Windows 8.1 Windows Server 2012 R2 Windows Embedded 8.1 Industry Enterprise Windows Embedded 8.1 Industry Pro Еще…Меньше

Версия:

Windows 8.1, Windows Server 2012 R2, Windows Embedded 8.1 Industry Enterprise, Windows Embedded 8.1 Industry Pro

Здесь описаны все обновления (как связанные, так и не связанные с системой безопасности) для Windows 8.1 и Windows Server 2012 R2, опубликованные через Центр обновления Windows. Эти обновления предназначены для исправления ошибок в операционной системе, а также помогают повысить ее общую надежность.

Накопительные пакеты обновления для Windows 8.1 и Windows Server 2012 R2 (ежемесячные накопительные пакеты и обновления только для системы безопасности) применяются по умолчанию к следующим внедренным продуктам на основе Windows 8.1 Industry:

-

Windows Embedded 8.1 Industry Enterprise.

-

Windows Embedded 8.1 Industry Pro.

Если накопительное обновление не применимо к внедренному продукту, мы отдельно отметим, что оно не применимо.

В левой части страницы находится справочник по всем обновлениям, выпущенным для данной версии Windows. Мы рекомендуем устанавливать все обновления Windows, доступные для вашего устройства. Установка последнего обновления означает, что вы устанавливаете все предыдущие обновления, включая важные исправления системы безопасности.

Текущее состояние Windows 8.1 и Windows Server 2012 R2

Для получения самой последней информации об известных проблемах для Windows и Windows Server перейдите на панель мониторинга состояния выпуска Windows.

Примечания и сообщения

Общие

ВАЖНО! С июля 2020 г. во всех Центрах обновления Windows отключается функция RemoteFX vGPU из-за уязвимости в системе безопасности. Дополнительные сведения об этой уязвимости см. в CVE-2020-1036 и KB4570006. После установки этого обновления попытки запуска виртуальных машин (ВМ), в которых включена функция RemoteFX vGPU, будут завершаться сбоем и будут появляться следующие сообщения:

Если повторно включить функцию RemoteFX vGPU, появится следующее сообщение:

-

«Виртуальная машина не может быть запущена, так как все GPU с поддержкой RemoteFX отключены в диспетчере Hyper-V».

-

«Не удается запустить виртуальную машину, так как на сервере недостаточно ресурсов GPU».

-

«Видеоадаптер RemoteFX 3D больше не поддерживается. Если вы все еще используете этот адаптер, ваша безопасность под угрозой. Подробнее (https://go.microsoft.com/fwlink/?linkid=2131976)”

См. также

-

Центр обновления Windows: вопросы и ответы

-

Журнал обновлений Windows Server 2012

-

Журнал обновлений Windows 7 с пакетом обновления 1 (SP1) и Windows Server 2008 R2 с пакетом обновления 1 (SP1)

-

Журнал обновлений Windows Server 2008 с пакетом обновления 2 (SP2)

-

Переход на Windows 10

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

В сообществах можно задавать вопросы и отвечать на них, отправлять отзывы и консультироваться с экспертами разных профилей.

Windows 8.1 Windows Server 2012 R2 Windows Embedded 8.1 Industry Enterprise Windows Embedded 8.1 Industry Pro Больше…Основные параметры

Версия:

Windows 8.1, Windows Server 2012 R2, Windows Embedded 8.1 Industry Enterprise, Windows Embedded 8.1 Industry Pro

Здесь описаны все обновления (как связанные, так и не связанные с системой безопасности) для Windows 8.1 и Windows Server 2012 R2, опубликованные через Центр обновления Windows. Эти обновления предназначены для исправления ошибок в операционной системе, а также помогают повысить ее общую надежность.

Накопительные пакеты обновления для Windows 8.1 и Windows Server 2012 R2 (ежемесячные накопительные пакеты и обновления только для системы безопасности) применяются по умолчанию к следующим внедренным продуктам на основе Windows 8.1 Industry:

-

Windows Embedded 8.1 Industry Enterprise.

-

Windows Embedded 8.1 Industry Pro.

Если накопительное обновление не применимо к внедренному продукту, мы отдельно отметим, что оно не применимо.

В левой части страницы находится справочник по всем обновлениям, выпущенным для данной версии Windows. Мы рекомендуем устанавливать все обновления Windows, доступные для вашего устройства. Установка последнего обновления означает, что вы устанавливаете все предыдущие обновления, включая важные исправления системы безопасности.

Текущее состояние Windows 8.1 и Windows Server 2012 R2

Для получения самой последней информации об известных проблемах для Windows и Windows Server перейдите на панель мониторинга состояния выпуска Windows.

Примечания и сообщения

Общие

ВАЖНО! С июля 2020 г. во всех Центрах обновления Windows отключается функция RemoteFX vGPU из-за уязвимости в системе безопасности. Дополнительные сведения об этой уязвимости см. в CVE-2020-1036 и KB4570006. После установки этого обновления попытки запуска виртуальных машин (ВМ), в которых включена функция RemoteFX vGPU, будут завершаться сбоем и будут появляться следующие сообщения:

Если повторно включить функцию RemoteFX vGPU, появится следующее сообщение:

-

«Виртуальная машина не может быть запущена, так как все GPU с поддержкой RemoteFX отключены в диспетчере Hyper-V».

-

«Не удается запустить виртуальную машину, так как на сервере недостаточно ресурсов GPU».

-

«Видеоадаптер RemoteFX 3D больше не поддерживается. Если вы все еще используете этот адаптер, ваша безопасность под угрозой. Подробнее (https://go.microsoft.com/fwlink/?linkid=2131976)”

См. также

-

Центр обновления Windows: вопросы и ответы

-

Журнал обновлений Windows Server 2012

-

Журнал обновлений Windows 7 с пакетом обновления 1 (SP1) и Windows Server 2008 R2 с пакетом обновления 1 (SP1)

-

Журнал обновлений Windows Server 2008 с пакетом обновления 2 (SP2)

-

Переход на Windows 10

Нужна дополнительная помощь?

Вы когда-нибудь задумывались, с помощью чего формируется список установленных обновлений Windows? А через какое API его достать? Ответы на эти и другие возникающие вопросы я постараюсь дать в своём небольшом исследовании.

Предыстория или с чего всё началось.

В нашей компании каждый год проходит конференция молодых специалистов, где каждый участник может решить проблему какого-либо отдела (список тем заранее предлагается).

Раньше на каждое «ТО» с помощью WSUS подтягивались все выпущенные обновления и распространялись на все машины. Также периодически выходили ТСБ (технические сервисные бюллетени), в которых указывалось, что требуется установить необходимые обновления в виде изолированных пакетов. В итоге у нас накапливаются обновления, которые в WSUS отследить нельзя, а можно было увидеть только через панель управления в разделе «Установленные обновления».

Бывают ситуации, когда АРМ или сервер «падает» и приходится его восстанавливать из образа, созданного некоторое время назад. При восстановлении из образа есть вероятность того, что мы можем потерять нужные нам обновления (которые пришли в виде изолированных пакетов), которые устанавливались до падения машины. Объяснил максимально подробно насколько мог, потому что уточнения будут уже коммерческой тайной.

Вот поэтому и возникла идея создать программу, которая бы могла извлечь этот список обновлений (желательно удаленно по локальной сети), записать в файл/базу, сравнить текущий перечень с неким шаблоном и выдать сообщение на SCADA систему через один из протоколов — SNMP, OPC.

Как вы могли догадаться из названия статьи, уже на выборе метода получения списка у меня возникла непростая задача. Я, как обычно, решил поискать нужное в поисковике, задал вопросы на профильных ресурсах (раз, два, на английском stackoverflow почему-то не понравился мой вопрос и его пришлось удалить), но все ответы не давали нужного результата. Поэтому пришлось разбираться самому, о чем и пойдет речь далее.

Консольные команды

Начнем с простого и воспользуемся тем, что предлагает нам Windows без использования сторонних средств. Это можно сделать с помощью следующих команд:

- wmic qfe list

- systeminfo

- dism /online /get-packages

- через PowerShell:

- Get-HotFix

- Get-SilWindowsUpdate (доступно только в серверных редакциях)

- Get-WmiObject -Class win32_quickfixengineering — через доступ к WMI классу win32_quickfixengineering (о WMI чуть позже)

Получить список через графический интерфейс можно через стандартный пункт Панели управления «Установка/удаление программ», но скопировать оттуда мы ничего не можем. Каждый инструмент панели управления представлен файлом .cpl в папке WindowsSystem. Файлы .cpl в системную папку Windows автоматически загружаются при запуске панели управления. За пункт Программы отвечает файл Appwiz.cpl. Его анализ ни к чему не привел.

Вывод консольной команды можно перенаправить в файл и дальше начать его парсить, но это неправильно, плюс вызов программы (по правилам СБ не пройдет) и об удаленном получении списка речь не идёт. Поэтому предлагаю вам просто вызвать команды, сравнить количество обновлений в каждом списке, со списком через Панель управления и продолжить наше расследование дальше.

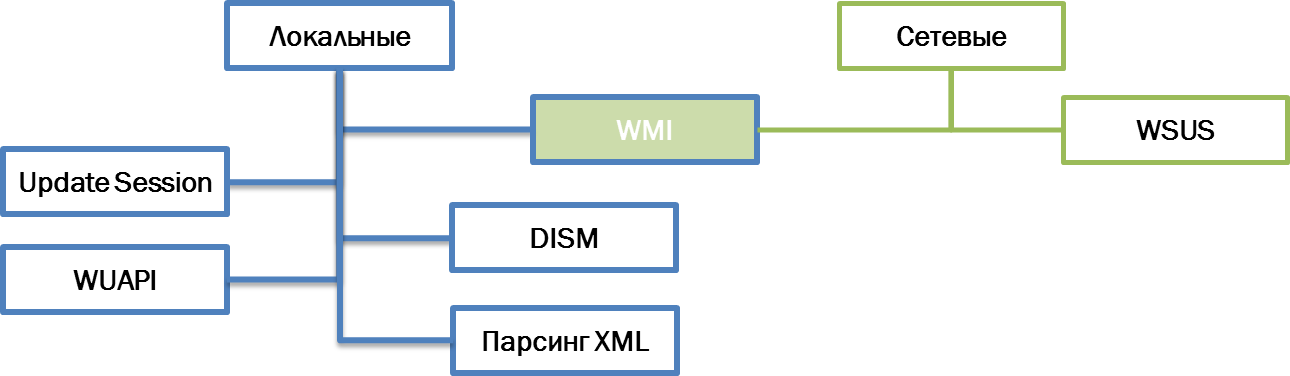

Формально все методы получения списка обновлений можно разделить на две группы: локальные и сетевые.

Все методы проверялись на чистых образах систем (Windows 7, 8, Server 2012 R2) с интегрированными обновлениями, после каждого обновления через Центр обновления с официальных серверов Microsoft проводилась дополнительная проверка. Остановимся на каждом из них подробнее.

WUA

WUApi (Windows Update Agent API) — использование API агента обновления Windows. Самый явный вариант, название которого говорит само за себя. Использовать для этого будем библиотеку Wuapi.dll.

Примечание: далее для своего удобства все результаты я буду вставлять в List. Это, возможно, не рационально, но тогда мне это казалось хорошей идеей.

Пример реализации

using WUApiLib;

public static List<string> listUpdateHistory()

{

//WUApi

List<string> result = new List<string>(200);

try

{

UpdateSession uSession = new UpdateSession();

IUpdateSearcher uSearcher = uSession.CreateUpdateSearcher();

uSearcher.Online = false;

ISearchResult sResult = uSearcher.Search("IsInstalled=1 And IsHidden=0");

string sw = "Количество обновлений через WUApi: " + sResult.Updates.Count;

result.Add(sw);

foreach (WUApiLib.IUpdate update in sResult.Updates)

{

result.Add(update.Title);

}

}

catch (Exception ex)

{

result.Add("Что-то пошло не так: " + ex.Message);

}

return result;

}

Есть и вторая вариация этого метода: Update Session — получение информации с помощью подключения к сессии обновления Windows Update Agent (в данном случае работаем не напрямую с библиотекой).

Пример реализации

public static List<string> Sessionlist(string pc)

{

List<string> result = new List<string>(50); //не забудь изменить количество

object sess = null;

object search = null;

object coll = null;

try

{

sess = Activator.CreateInstance(Type.GetTypeFromProgID("Microsoft.Update.Session", pc));

search = (sess as dynamic).CreateUpdateSearcher();

int n = (search as dynamic).GetTotalHistoryCount();

int kol = 0;

//coll = (search as dynamic).QueryHistory(1, n);

coll = (search as dynamic).QueryHistory(0, n);

result.Add("Количество через Update.Session: " + n);

foreach (dynamic item in coll as dynamic)

{

if (item.Operation == 1) result.Add(item.Title);

kol++;

//Console.WriteLine("Количество: " + kol);

}

result.Add("Количество в цикле: " + kol);

}

catch (Exception ex)

{

result.Add("Что-то пошло не так: " + ex.Message);

}

finally

{

if (sess != null) Marshal.ReleaseComObject(sess);

if (search != null) Marshal.ReleaseComObject(search);

if (coll != null) Marshal.ReleaseComObject(coll);

}

return result;

}

Microsoft подсказывает об удаленном использовании API.

Главный минусы этих двух методов — не позволяют найти исправления KB, которые не распространяются через Центр обновления Windows. Можно увидеть только то, что прошло через сам агент обновления, то есть данный вариант нас не устраивает.

DISM

Система обслуживания образов развертывания и управления ими (Deployment Image Servicing and Management) — это средство командной строки, которое может использоваться для обслуживания образа Windows или для подготовки образа среды предустановки Windows (Windows PE). Является заменой диспетчера пакетов (Pkgmgr.exe), PEimg и Intlcfg.

Данная утилита используется для интеграции обновлений, сервис паков в образ системы. Обновления Windows представляют собой отдельные модули, которые могут быть представлены в нескольких вариантах:

- .cab-файлы (Cabinet) — архивы. Предназначены для распространения и установки при помощи модулей Центра обновлений Windows в автоматизированном режиме;

- .msu-файлы (Microsoft Update Standalone Package) — исполняемые файлы. Предназначены для распространения и установки самими пользователями в ручном режиме через каталог обновлений Microsoft. Фактически представляют собой упакованный набор, состоящий из .cab-, .xml, .txt-файлов.

Ранее упомянутая команда dism /online /get-packages отображает основную информацию обо всех пакетах в wim образе/текущей системе. Microsoft позаботилась о нас и предоставляет NuGet packages для удобного использования API.

Пример реализации

using Microsoft.Dism;

public static List<string> DISMlist()

{

List<string> result = new List<string>(220);

try

{

DismApi.Initialize(DismLogLevel.LogErrors);

var dismsession = DismApi.OpenOnlineSession();

var listupdate = DismApi.GetPackages(dismsession);

int ab = listupdate.Count;

//Console.WriteLine("Количество обновлений через DISM: " + ab);

string sw = "Количество обновлений через DISM: " + ab;

result.Add(sw);

foreach (DismPackage feature in listupdate)

{

result.Add(feature.PackageName);

//result.Add($"[Имя пакета] {feature.PackageName}");

//result.Add($"[Дата установки] {feature.InstallTime}");

//result.Add($"[Тип обновления] {feature.ReleaseType}");

}

}

catch (Exception ex)

{

result.Add("Что-то пошло не так: " + ex.Message);

}

return result;

}

Количество обновлений совпадало с количеством из списка Панели управления до первого апдейта через центр управления — после него количество обновлений стало меньше (было 214, стало 209), хотя по логике они должны были увеличиться. Примеры вывода До обновления, После обновления.

С чем это связано я могу только предполагать — возможно, какие-то обновления замещали предыдущие, следовательно, и количество стало меньше.

Чуть позже я наткнулся на утилиту от китайцев DISM++, которая основана не на DISM API или DISM Core API, но имеющиеся в ней библиотеки не имеют нужных мне открытых методов, поэтому я забросил эту идею и продолжил поиски дальше.

WSUS

Windows Server Update Services (WSUS) — сервер обновлений операционных систем и продуктов Microsoft. Сервер обновлений синхронизируется с сайтом Microsoft, скачивая обновления, которые могут быть распространены внутри корпоративной локальной сети. Опять же специальный инструмент, предназначенный для работы с обновлениями.

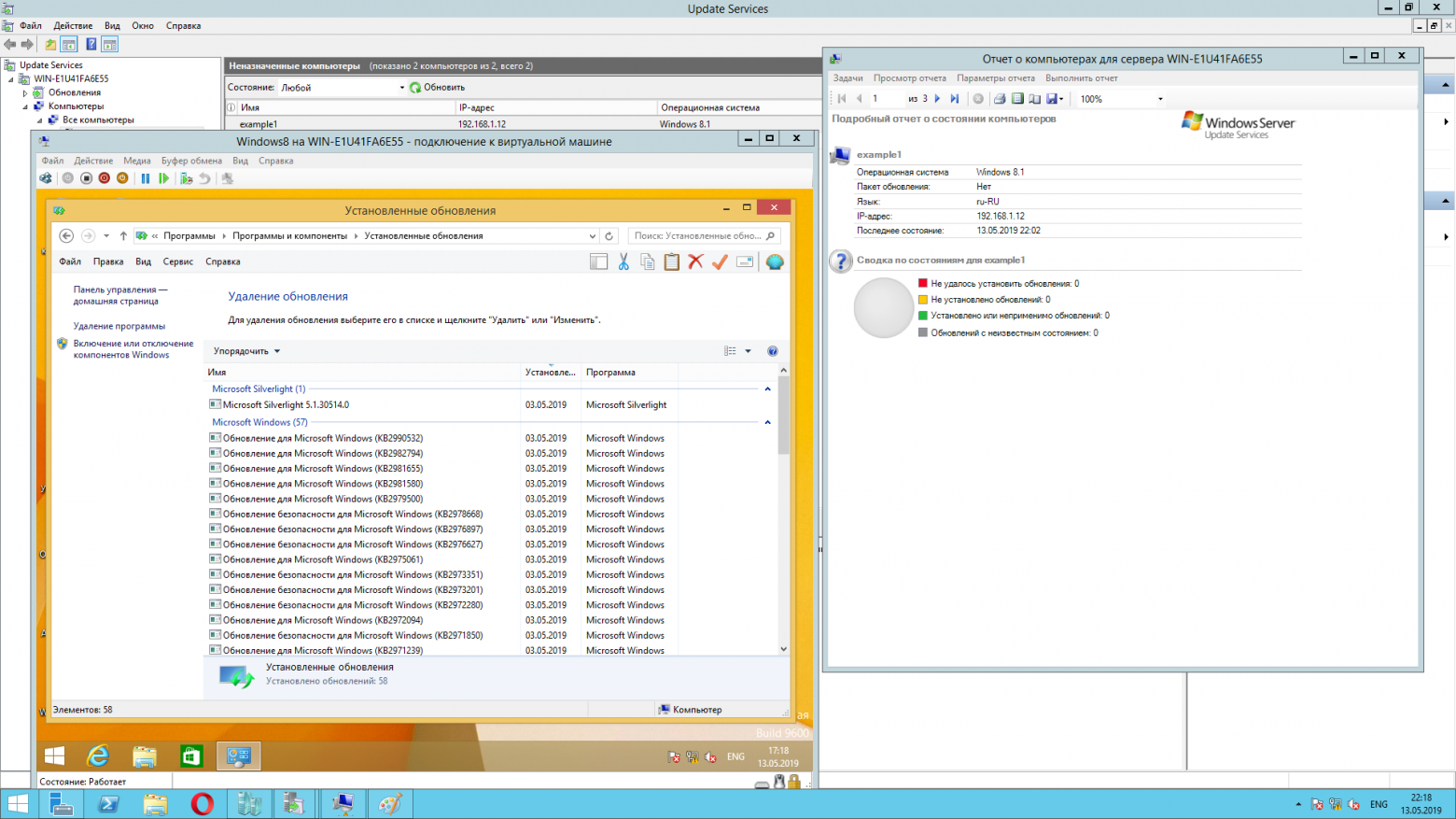

Распространяется только на серверных редакциях ОС Windows, поэтому был развернут следующий стенд:

- основная система – Windows Server 2016;

- а через систему виртуализации Hyper-V были развернуты две клиентские ОС:

- Windows 8.1

- Windows 7

Все системы соединены в единую виртуальную локальную сеть, но

без выхода в сеть Интернет

.

Немного советов

Чтобы не выделять раздел жесткого диска для новой системы я пользуюсь WinNTSetup и устанавливаю систему в VHD диски — загрузчик, начиная с Windows 7 (редакций Professional/Ultimate), прекрасно справляется с загрузкой с образа диска. Полученные таким образом диски можно спокойно использовать и в Hyper-V — убиваете сразу двоих зайцев. Не забудьте только сделать заранее копию хранилища BCD через команду bcdedit /export e:bcd_backup.bcd.

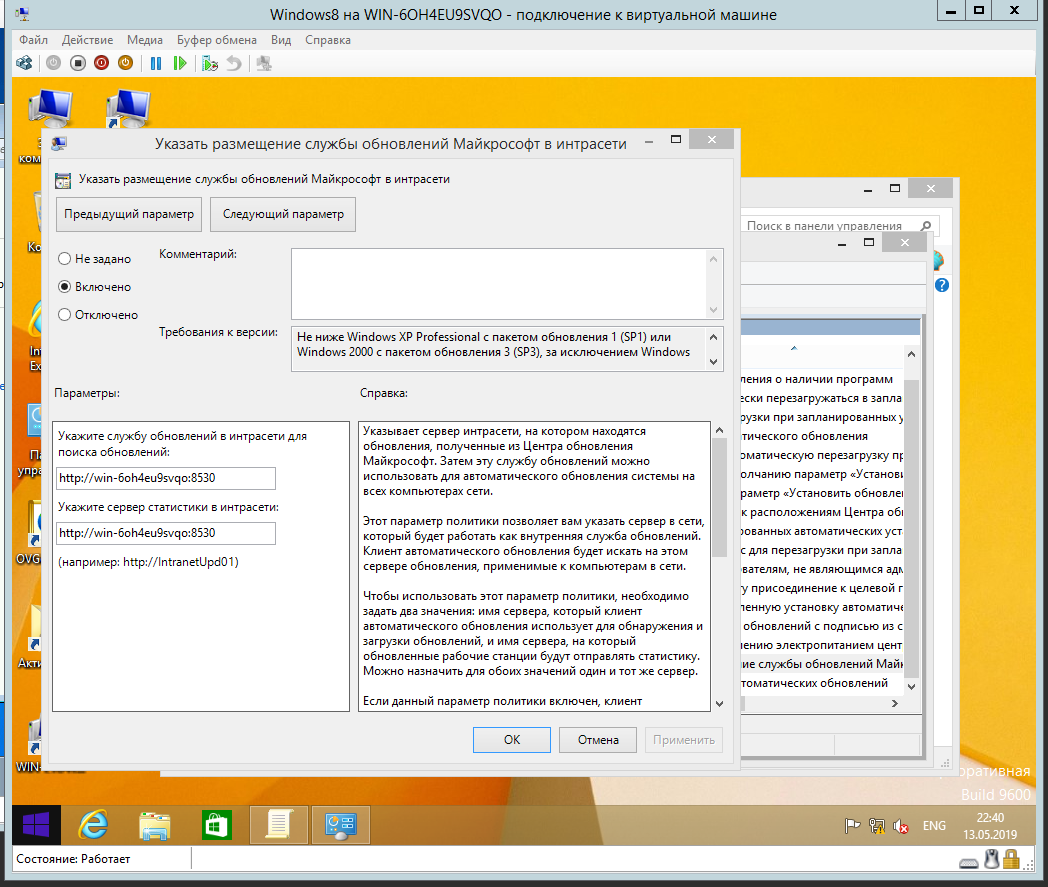

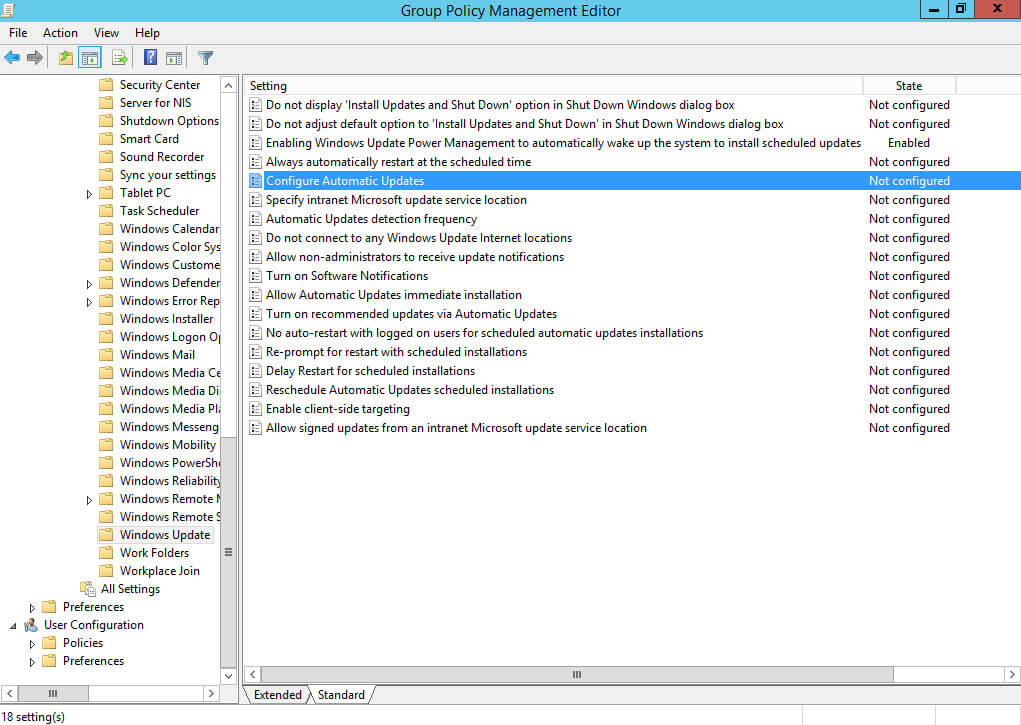

Настраивать AD для рассылки обновлений я не захотел, поэтому просто прописал в групповых политиках путь к WSUS серверу:

Обязательно уделите внимание на порт, я из-за опечатки (8350 вместо 8530) не мог получить обновления на клиентских машинах, хотя сделано было всё верно. Так же названия пунктов в групповых политиках на Windows 7 и Windows 8 различаются.

Для получения отчета средствами WSUS необходимо дополнительно установить пакет — система уведомит вас об этом.

А теперь немного кода

//не забудьте добавить ссылку на библиотеку

using Microsoft.UpdateServices.Administration;

public static List<string> GetWSUSlist(params string[] list)

{

List<string> result = new List<string>(200); //не забудь изменить количество

string namehost = list[0]; //имя Пк, на котором будем искать string = "example1";

string servername = list[1]; //имя сервера string = "WIN-E1U41FA6E55";

string Username = list[2];

string Password = list[3];

try

{

ComputerTargetScope scope = new ComputerTargetScope();

IUpdateServer server = AdminProxy.GetUpdateServer(servername, false, 8530);

ComputerTargetCollection targets = server.GetComputerTargets(scope);

// Search

targets = server.SearchComputerTargets(namehost);

// To get only on server FindTarget method

IComputerTarget target = FindTarget(targets, namehost);

result.Add("Имя ПК: " + target.FullDomainName);

IUpdateSummary summary = target.GetUpdateInstallationSummary();

UpdateScope _updateScope = new UpdateScope();

// See in UpdateInstallationStates all other properties criteria

//_updateScope.IncludedInstallationStates = UpdateInstallationStates.Downloaded;

UpdateInstallationInfoCollection updatesInfo = target.GetUpdateInstallationInfoPerUpdate(_updateScope);

int updateCount = updatesInfo.Count;

result.Add("Кол -во найденных обновлений - " + updateCount);

foreach (IUpdateInstallationInfo updateInfo in updatesInfo)

{

result.Add(updateInfo.GetUpdate().Title);

}

}

catch (Exception ex)

{

result.Add("Что-то пошло не так: " + ex.Message);

}

return result;

}

public static IComputerTarget FindTarget(ComputerTargetCollection coll, string computername)

{

foreach (IComputerTarget target in coll)

{

if (target.FullDomainName.Contains(computername.ToLower()))

return target;

}

return null;

}

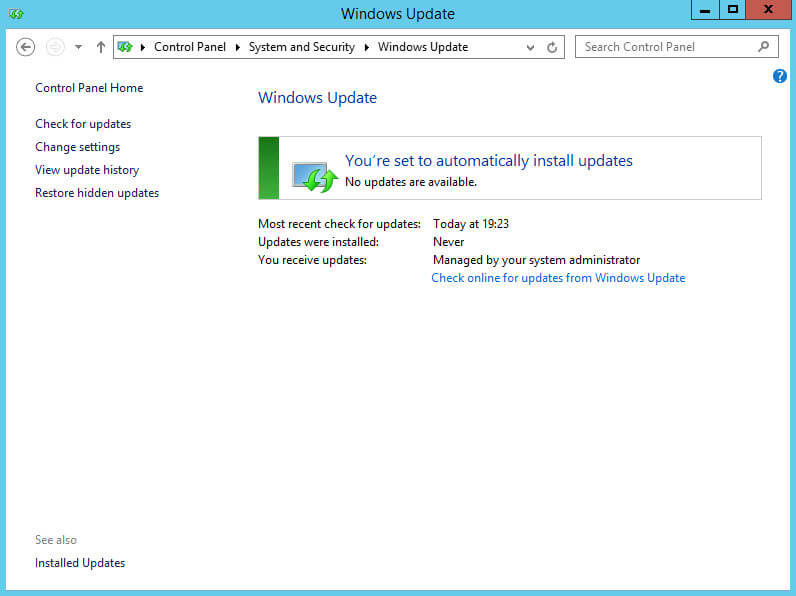

Так как интернета нет, то ситуация с обновлениями выходит как на скриншоте ниже:

Поведение похоже на WUApi — если обновления не прошли через них, то они не знают об этом. Поэтому данный метод снова не подходит.

WMI

Windows Management Instrumentation (WMI) в дословном переводе — инструментарий управления Windows.

WMI — реализованный корпорацией Майкрософт стандарт управления предприятием

через Интернет

для централизованного администрирования и слежения за работой различных частей компьютерной инфраструктуры под управлением платформы Windows. WMI является открытой унифицированной системой интерфейсов доступа к любым параметрам операционной системы, устройствам и приложениям, которые функционируют в ней.

Данный метод позволяет получить данные как с локальной машины, так и удаленно в пределах локальной сети. Для обращения к объектам WMI используется специфический язык запросов WMI Query Language (WQL), который является одной из разновидностей SQL. Получать список мы будем через WMI класс win32_quickfixengineering.

Пример реализации

using System.Management;

public static List<string> GetWMIlist(params string[] list)

{

List<string> result = new List<string>(200); //не забудь изменить количество

ManagementScope Scope;

string ComputerName = list[0];

string Username = list[1];

string Password = list[2];

int kol = 0;

if (!ComputerName.Equals("localhost", StringComparison.OrdinalIgnoreCase))

{

// Возвращает или задает полномочия, которые используются для проверки подлинности

// указанного пользователя.

ConnectionOptions Conn = new ConnectionOptions();

Conn.Username = Username;

Conn.Password = Password;

//Если значение свойства начинается со строки «NTLMDOMAIN:» аутентификация NTLM будет использоваться, и свойство должно содержать доменное имя NTLM.

Conn.Authority = "ntlmdomain:DOMAIN";

Scope = new ManagementScope(String.Format("\{0}rootCIMV2", ComputerName), Conn);

}

else

Scope = new ManagementScope(String.Format("\{0}rootCIMV2", ComputerName), null);

try

{

Scope.Connect();

ObjectQuery Query = new ObjectQuery("SELECT * FROM Win32_QuickFixEngineering");

ManagementObjectSearcher Searcher = new ManagementObjectSearcher(Scope, Query);

foreach (ManagementObject WmiObject in Searcher.Get())

{

result.Add(WmiObject["HotFixID"].ToString());

//Console.WriteLine("{0,-35} {1,-40}", "HotFixID", WmiObject["HotFixID"]);// String

//result.Add();

/*result.Add("{0,-17} {1}", "Тип обновления: ", WmiObject["Description"]);

result.Add("{0,-17} {1}", "Ссылка: ", WmiObject["Caption"]);

result.Add("{0,-17} {1}", "Дата установки: ", WmiObject["InstalledOn"]);*/

kol++;

}

result.Add("Количество равно " + kol);

}

catch (Exception ex)

{

result.Add("Что-то пошло не так: " + ex.Message);

}

return result;

}

Количественно всё совпадает (даже после обновлений), поэтому было решено использовать этот метод. Для программного создания WMI запросов советую использовать следующую утилиту — WMI Delphi Code Creator. Благодаря ей я немного по другому взглянул на свой код и решил использовать заготовку из этой программы.

XML

Полученные данные методом WMI меня не остановили, и я решился на „поверхностный реверс-инжиниринг“. Воспользуемся утилитой Process Monitor из сборника программ Sysinternals Suite для выявления файлов и ветвей реестра, которые используются при вызове выше перечисленных консольных команд и обращению к пункту „Установленные обновления“ через Панель управления.

Моё внимание привлек файл wuindex.xml, расположенный в папке C:WindowsservicingPackages. Для его анализа была написана следующая программа:

Пример консольного приложения

using System;

using System.Collections.Generic;

using System.Linq;

using System.Text;

using System.Threading.Tasks;

using System.Xml;

using System.Text.RegularExpressions;

using System.IO;

namespace XMLviewer

{

class Program

{

static void Main(string[] args)

{

string writePath = AppDomain.CurrentDomain.BaseDirectory + "XML Обновлений " + Environment.MachineName + ".txt";

if (!File.Exists(writePath))

{

Console.WriteLine("Создаю пустой txt файл");

}

else

{

Console.WriteLine("Файл XML Обновлений.txt существует, он будет перезаписан");

File.Delete(writePath);

}

//регулярное выражение для поиска по маске KB

Regex regex = new Regex(@"KB[0-9]{6,7}");

//Regex(@"(w{2}d{6,7}) ?");

//SortedSet не поддерживает повторяющиеся элементы, поэтому повторяющиеся элементы мы "группируем" ещё на стадии добавления

SortedSet<string> spisok = new SortedSet<string>();

XmlDocument xDoc = new XmlDocument();

string path = "C:WindowsservicingPackageswuindex.xml"; //путь до нашего xml

xDoc.Load(path);

int kol = 0; //кол-во компонентов

int total = 0; //кол-во дочерних элементов в xml

int total2 = 0; //кол-во полученных обновлений

XmlNodeList name = xDoc.GetElementsByTagName("Mappings");

foreach (XmlNode xnode in name)

{

//Console.WriteLine(xnode.Name);

kol++;

XmlNode attr = xnode.Attributes.GetNamedItem("UpdateId");

//Console.WriteLine(attr.Value);

foreach (XmlNode childnode in xnode.ChildNodes)

{

XmlNode childattr = childnode.Attributes.GetNamedItem("Package");

total++;

//Console.WriteLine(childattr.Value);

MatchCollection matches = regex.Matches(childattr.Value);

if (matches.Count > 0)

{

foreach (Match match in matches)

//Console.WriteLine(match.Value);

spisok.Add(match.Value);

}

else

{

//Console.WriteLine("Совпадений не найдено");

}

}

}

try

{

StreamWriter sw = new StreamWriter(writePath);

foreach (string element in spisok)

{

//Console.WriteLine(element);

sw.WriteLine(element);

total2++;

}

sw.Close();

}

catch (Exception ex)

{

Console.WriteLine("Ошибка: " + ex.Message);

}

//Console.WriteLine("n");

Console.WriteLine("Количество пакетов: " +kol);

Console.WriteLine("Количество дочерних элементов в xml: " + total);

Console.WriteLine("Количество KB обновлений: " + total2);

Console.WriteLine("Нажмите любую клавишу для выхода.");

Console.Read();

}

}

}

К сожалению, данный файл встречается не на всех системах и принцип его генерирования и обновления остался для меня загадкой. Поэтому снова данный метод нам не подходит.

CBS

Вот мы подошли к тому, с чем связаны все эти методы. Продолжая анализ логов Process Monitor я выявил следующие папки и файлы.

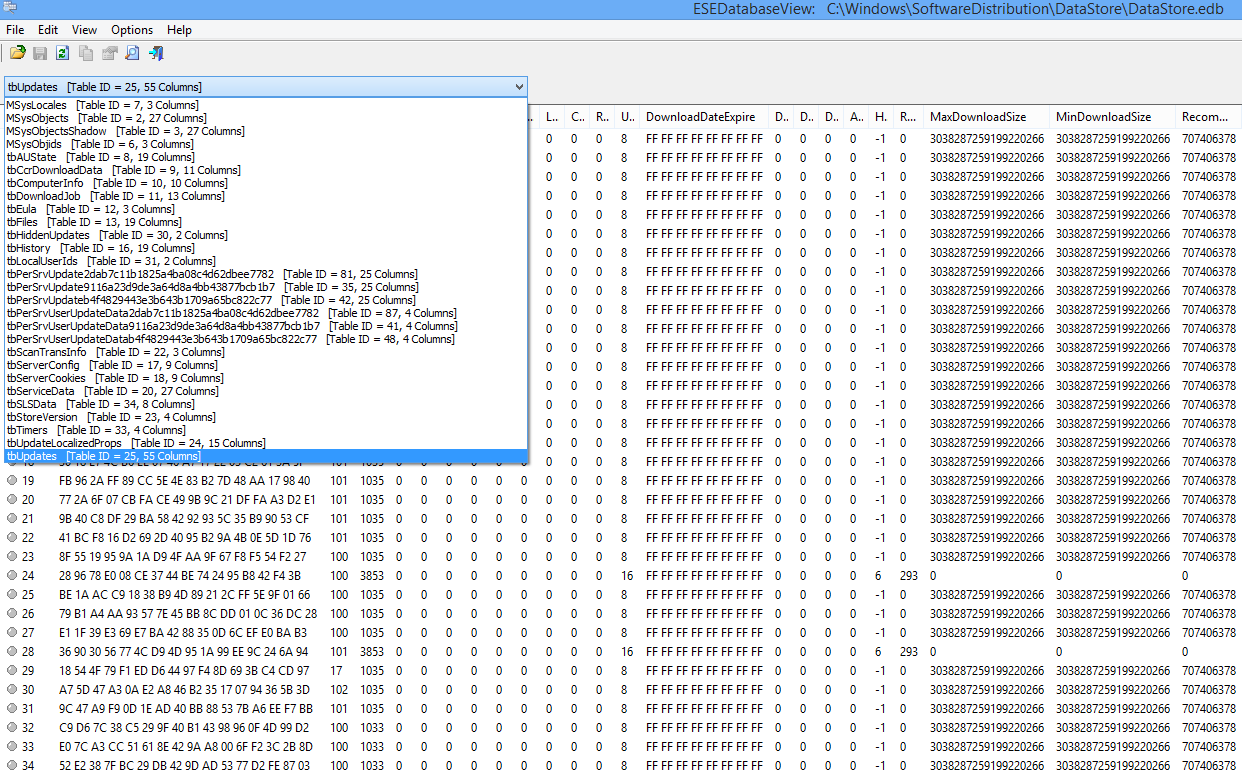

Файл DataStore.edb, расположенный в папке C:WindowsSoftwareDistributionDataStore. Это база данных, в которой содержится история всех обновлений установленной версии Windows, включая те обновления, которые только стоят в очереди.

Для анализа файла DataStore.edb использовалась программа ESEDatabaseView. В БД существует таблица tbUpdates, содержимое которой трудно интерпретировать.

После мое внимание привлек процесс TiWorker.exe, который вызывался каждый раз при открытии пункта в Панели управления. Он „ходил“ по многим папкам, одна из которых вывела меня на верный путь.

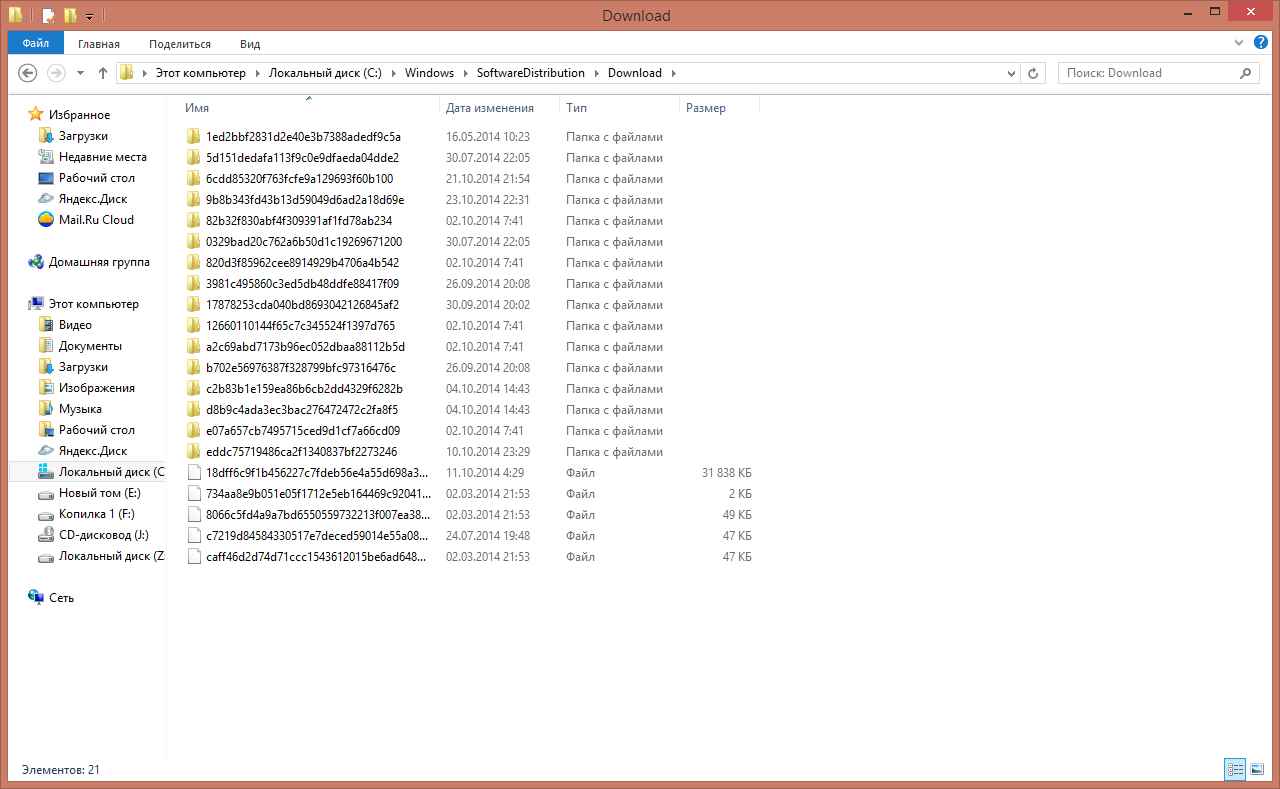

C:WindowsSoftwareDistribution — это папка, используемая службой обновления Windows для загрузки обновлений на компьютер с последующей их установкой, а также хранит сведения обо всех ранее установленных обновлениях.

Папка WinSxS, расположенная по адресу C:Windowswinsxs. Это служебная папка операционной системы Windows служащая для хранения ранее установленных версий системных компонентов. Благодаря ее наличию существует возможность отката к более старой версии обновления в случае необходимости.

C:Windowsservicing — основная составляющая всей системы, имя которой Component-Based Servicing (CBS).

CBS — обслуживание на основе компонентов, составляющая Windows, интегрированная с службой Windows Update. В противоположность обслуживанию на основе файлов File-Based Servicing (FBS) (для ОС, предшествующих Windows Vista), в котором файлы обновлялись прямо в системных директориях, в CBS появилась целая иерархия директорий и целое семейство (стек) модулей/библиотек обслуживания.

CbsApi.dll — основная библиотека поддержки технологии CBS. Не имеет открытых методов, поэтому напрямую использовать её я не смог. Microsoft использует TrustedInstaller.exe и TiWorker.exe для доступа к методам данной библиотеки и уже через эти процессы выводит нужные нам данные. Записи ведутся в C:WindowsLogsCBSCBS.log.

На момент создания прототипа программы (на скриншотах можете увидеть май 2019) русскоязычной информации о CBS не было, но в конце августа нашлась очень хорошая статья в блоге — http://datadump.ru/component-based-servicing. Очень интересная статья, которая подтвердила мой опыт и собрала в себе нужную информацию. И ещё по теме: http://www.outsidethebox.ms/17988/

Вывод

Microsoft слишком усложнила тривиальную задачу по получению списка обновлений и сделала этот процесс не совсем явным. Всё это сделано для безопасности, но не для простоты использования. Соглашусь с автором статьи — в получении обновлений стали отсутствовать предсказуемость и прозрачность.

В результате исследования была написана следующая программа, демонстрацию работы которой можно увидеть в данном видео:

В планах дописать:

- сравнение списка необходимых обновлений с полученным;

- передать результат по протоколу SNMP/OPC (если у кого есть опыт поделитесь в комментариях);

- организовать установку недостающих „офлайн“ обновлений из указанной папки.

Если вы знаете ещё методы получения списка не только обновлений, но и дополнительных компонентов (Adobe Flash, Acrobat Reader и т.д.) или у вас есть другие интересные предложения, напишите об этом в комментариях или в личные сообщения — буду рад любой обратной связи. И поучаствуйте в опросе к данной статье — так я буду знать, будет ли интересен мой опыт аудитории Habrahabr.

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Продолжить тему о том, как всем этим управлять через SNMP/OPC?

12.12%

Нет, не интересно

16

17.42%

Бессмысленное занятие, займись лучше другим

23

Проголосовали 132 пользователя.

Воздержались 50 пользователей.

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

И пользуясь случаем ещё один опрос: рассказать про ЕГИССО — что это какое, как мучаются люди и что люди разрабатывают, чтобы с этим работать?

78.23%

Интересно прочитать про ужасы от Пенсионного фонда (Да)

97

21.77%

Спасение утопающих — дело рук самих утопающих (Нет)

27

Проголосовали 124 пользователя.

Воздержались 44 пользователя.

Содержание

- Просмотр всех установленных обновлений Windows

- Просмотр журнала обновлений WindowsUpdate.log в Windows 10 / Windows Server 2016

- Как посмотреть установленные обновления windows server

- Как посмотреть установленные обновления на вашем ПК с Windows 10, 8.1 или серверной ОС, например Windows 2012 и 2012 R2

- Как проверить установленный Центр обновления Windows в Windows 10

- Несколько недостатков этого метода

- Лучший способ проверить установленные обновления в Windows 10/2012 R2 / 2016/2019

- Поиск установленных обновлений из командной строки

- Get-WmiObject

- Get-SilWindowsUpdate

- Microsoft Update Client Install History

Просмотр всех установленных обновлений Windows

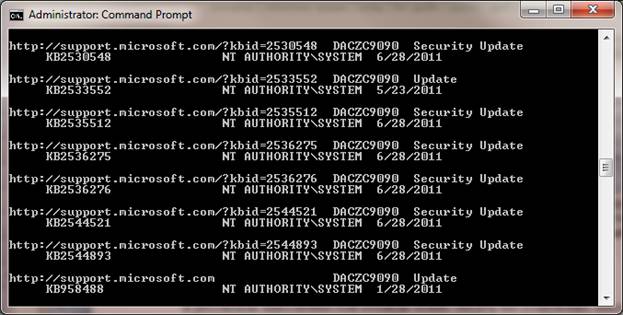

Как узнать какие обновления ОС Windows установлены на вашем ПК или сервере? Конечно, можно открыть «Панель управления->Установка/удаление программ», либо элемент Update History в Windows 7/2008 и просмотреть список установленных обновлений, однако с помощью графического интерфейса нельзя ни выгрузить этот список, ни осуществить поиск по нему. В таком случае, необходимо прибегнуть к помощи командной строки. С помощью следующей команды можно вывести подробный список всех обновлений, которые установлены на данной системе Windows:

В результатах выполнения этой команды можно увидеть что установлено, кем и когда, кроме того, выводится ссылка на статью в базе знания Microsoft (KB). Для того, чтобы получить список установленных обновлений в текстовом виде, можно просто перенаправить вывод этой команды в текстовый файл, а затем открыть его в любимом текстовом редакторе:

Текстовый файл с именем updatelist.txt создастся в каталоге C:WindowsSystem32.

Если нужно узнать установлено ли конкретное обновление Windows на данной системе (например, KB2544521), можно воспользоваться командой find, перенаправив вывод в нее:

Как вы видите, обновление KB2544521 уже установлено.

Еще один способ просмотра установленных обновлений в Windows – использование утилиты “systeminfo”. Данная команда в отличии от предыдущей выведет лишь список номеров KB (в дополнении к системной информации). В данном случае также можно перенаправить вывод этой команды в текстовый файл:

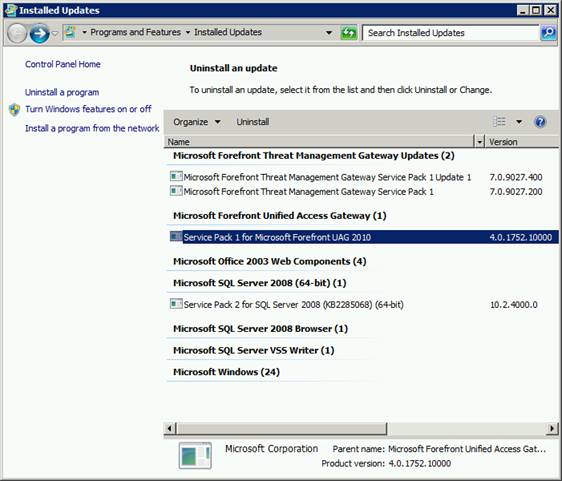

Однако будьте внимательными, все эти команды отображают лишь установленные обновления и хотфиксы для самой ОС Windows, информации об обновлениях любых других продуктов Microsoft (таких как, UAG, Office, TMG, SQL или Exchange) здесь отсутствует. Для просмотра установленных обновлений на эти продукты, необходимо в меню пуск набрать: “View Installed Updates”, после чего откроется стандартное окно, доступное из панели управления.

Для поиска конкретного обновления можно в окне поиска (в правом верхнем углу) набрать KB и номер апдейта, однако поиск выполняется не очень корректно, поэтому иногда проще найти нужное обновление простым просмотром списка.

Также при установке обновлений не стоит забывать, что они требуют перезагрузки системы. В Windows 7 после установки обновлений она перезагружается автоматически, что достаточно неудобно. К счастью, можно отключить автоматическую перезагрузку Windows после установки обновлений.

Источник

Просмотр журнала обновлений WindowsUpdate.log в Windows 10 / Windows Server 2016

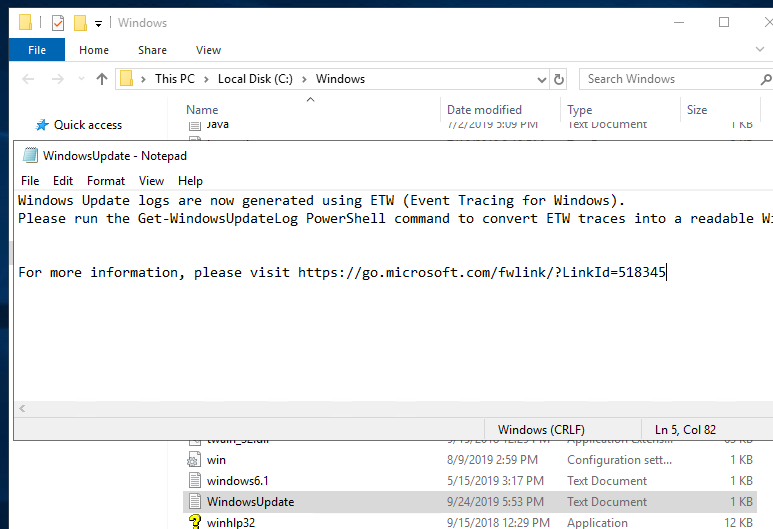

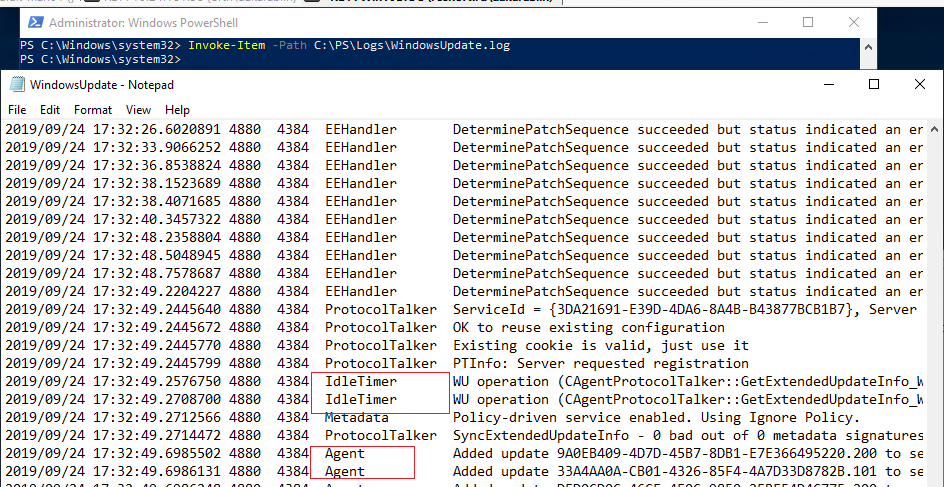

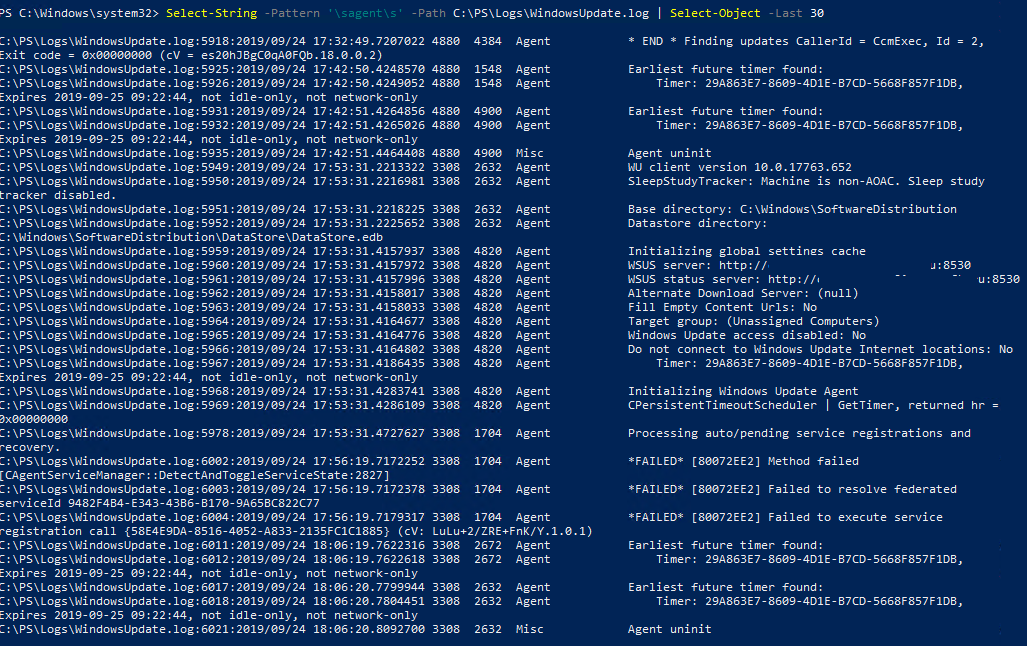

Исторически для анализа работы агента и службы обновления Windows используется текстовый файл WindowsUpdate.log. Однако в Windows 10 (Windows Server 2016/2019) вместо привычного текстового файла логи Windows Update ведутся в формате Event Tracing for Windows (ETW). За счет этого увеличивается быстродействие подсистемы записи логов и экономится место на диске.

Таким образом, события Windows Update теперь больше не записываются в реальном времени в файл %windir%WindowsUpdate.log. И хотя сам файл все еще присутствует в корне папки Windows, в нем лишь указано, что для сбора логов теперь применяется формат ETW.

Главное неудобство для администраторов – теперь вы не можете быстро проанализировать текстовый файл WindowsUpdate.log, найти ошибки в службе агента обновлений Windows (см. полный список ошибок Windows Update), проверить настройки WSUS и проанализировать историю установки обновлений.

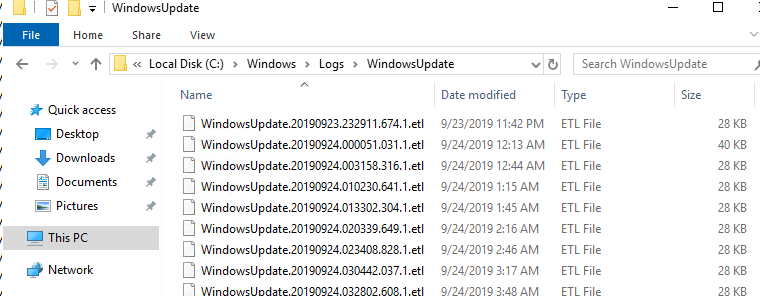

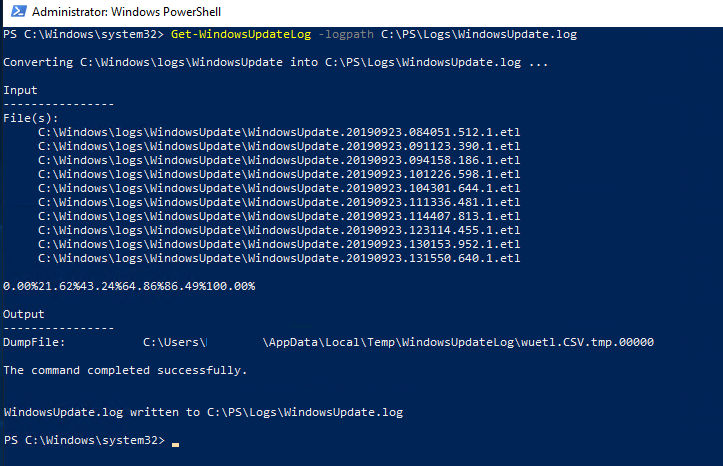

Вы можете сконвертировать события ETW в привычный текстовый формат WindowsUpdate.log для более удобного анализа событий службы обновлений. Для этого используется командлет PowerShell — Get-WindowsUpdateLog. Данный командлет позволяет собрать информацию со всех .etl файлов (хранятся в каталоге C:WINDOWSLogsWindowsUpdate) и сформировать один файл WindowsUpdate.log.

Чтобы сформировать файл WindowsUpdate.log и поместить его в каталог C:PSLogs, выполните следующую команду в консоли PowerShell:

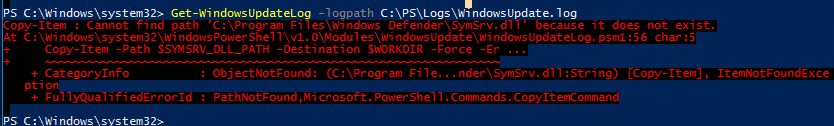

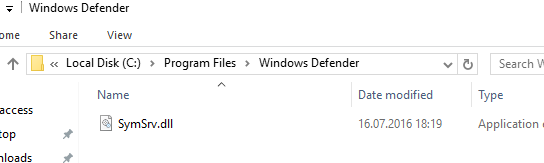

Файл “C:Program FilesWindows DefenderSymSrv.dll” обычно отсутствует, если на сервере не установлен антивирус Windows Defender.

Чтобы исправить ошибку, вы можете установить Defender, скопировать файл SymSrv.dll с другого Windows Server 2016/ Windows 10 или поиском найти его в каталоге “C:WindowsWinSxS” (у меня каталог назывался C:WindowsWinSxSamd64_windows-defender-service-cloudclean_…) и скопировать его в папку C:Program FilesWindows Defender.

В старых версиях Windows 10 при первом запуске командлет Get-WindowsUpdateLog скачает и установит сервер символов Microsoft (Microsoft Internet Symbol Store). В последних версиях Windows 10 выполняется онлайн доступ к серверу символов Microsoft в Azure. Затем командлет:

Это значит, что у вас не установлен сервер символов Windows Symbol (сейчас нельзя скачать отдельную программу установки Windows symbols, т.к. они автоматически загружаются из хранилища символов в Azure). Для изолированных сред вы можете использовать офлайн версию сервера символов согласно статье Offline Symbols for Windows Update.

Откройте файл журнала с помощью такой команды PowerShell:

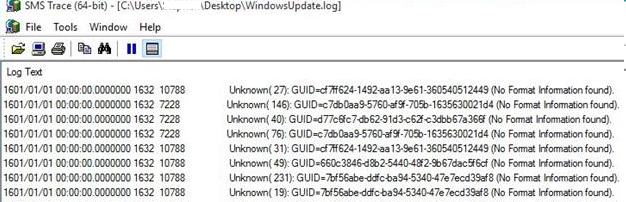

Анализировать получившийся файл WindowsUpdate.log довольно сложно, т.к. в нем собираются данные из множества источников:

Вы можете выбрать последние 30 событий от агента обновления Windows (agent) с помощью простого регулярного выражения:

Можно отфильтровать события в логе по нескольким источникам:

Аналогично вы можете искать события по номеру KB, ошибка (строки FAILED, Exit Code, FATAL).

Также вы можете сформировать файл WindowsUpdate.log для удаленного компьютера/сервера:

Источник

Как посмотреть установленные обновления windows server

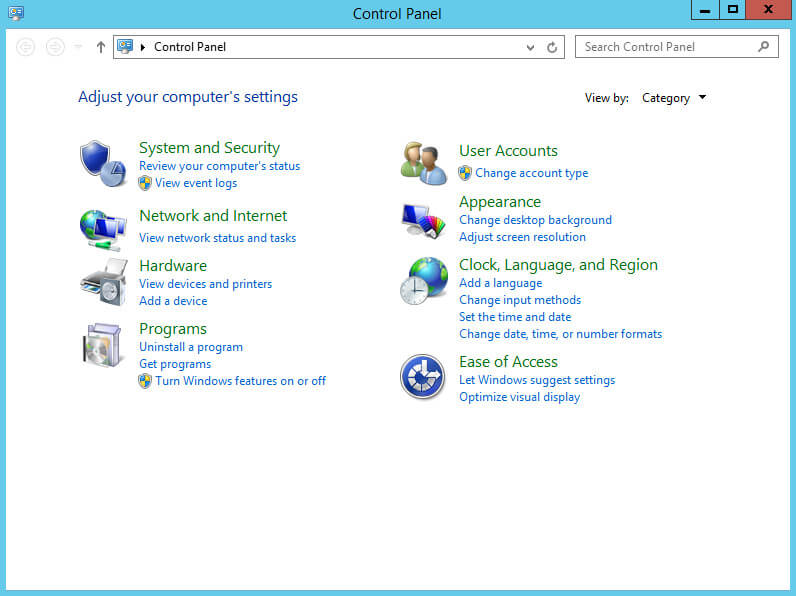

Как узнать какие обновления операционной системы Windows установлены на Ваш компьютер или сервер? Можно открыть Панель управления затем Установка/удаление программ, либо элемент Update History в Windows 7/2008 и просмотреть список установленных обновлений, однако с помощью графического интерфейса нельзя ни выгрузить этот список, ни осуществить поиск по нему.

В этом случае будет полезна командная строка. С помощью команды wmic qfe list можно вывести подробный список всех обновлений, которые установлены на данной системе Windows.

wmic qfe list

В результатах выполнения этой команды можно видеть, что установлено, каким пользователем и когда, кроме того, выводится ссылка на статью в базе знания Microsoft (KB). Для того, чтобы получить список установленных обновлений в текстовом виде, можно просто перенаправить вывод этой команды в текстовый файл, а затем открыть его в любимом текстовом редакторе:

wmic qfe list > updatelist.txt && updatelist.txt

Текстовый файл с именем updatelist.txt создастся в каталоге C:WindowsSystem32.

Если нужно узнать установлено ли конкретное обновление Windows на данной системе (например, KB2536275), можно воспользоваться командой find, перенаправив вывод в нее:

wmic qfe list | find » KB2536275″

Из указанного выше примера видно, что обновление KB2536275 установлено.

Еще один способ просмотра установленных обновлений в Windows – использование утилиты “systeminfo”. Данная команда в отличии от предыдущей выведет лишь список номеров KB (в дополнении к системной информации). В данном случае также можно перенаправить вывод этой команды в текстовый файл:

systeminfo > sysinfo.txt && sysinfo.txt

Однако будьте внимательными, все эти команды отображают лишь установленные обновления и hotfix * для самой ОС Windows, информации об обновлениях любых других продуктов Microsoft (таких как, UAG, Office, TMG, SQL или Exchange) здесь отсутствует. Для просмотра, установленных обновлений на эти продукты, необходимо в меню пуск набрать: Просмотр установленных обновлений, после чего откроется стандартное окно, доступное из панели управления.

Для поиска конкретного обновления можно в окне поиска, в правом верхнем углу набрать KB и номер апдейта, однако поиск выполняется не очень корректно, поэтому иногда проще найти нужное обновление простым просмотром списка.

Также при установке обновлений не стоит забывать, что они требуют перезагрузки системы.

Источник

Как посмотреть установленные обновления на вашем ПК с Windows 10, 8.1 или серверной ОС, например Windows 2012 и 2012 R2

Хотя цель обновления Windows — повысить производительность системы, увеличить скорость и исправить ошибки безопасности, иногда это может повредить и вашему компьютеру. Очень важно определить, какие обновления были установлены недавно, если у вас возникли проблемы с ОС Windows или приложениями на вашем компьютере. Когда вы работаете в серверной среде, вы должны проявлять особую осторожность при установке обновлений Windows. Некоторые обновления могут вызвать проблемы с установленными приложениями или настройкой сервера с клиентами. В этом руководстве объясняется, где и как просмотреть установленные обновления на вашем ПК с Windows 10 и Windows 2012 R2 (и на последних серверах).

Проверка установленного обновления Windows — не сложная задача, но вы можете пропустить или запутать место, которое вы должны проверить, поскольку каждый интерфейс в каждой операционной системе Windows отличается.

Как проверить установленный Центр обновления Windows в Windows 10

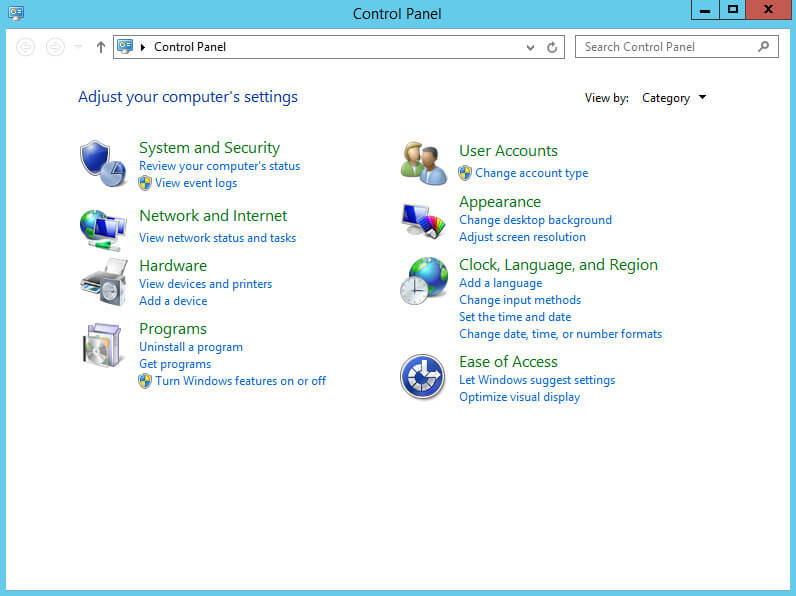

Это можно проверить в панели управления. Это покажет подробную информацию об обновлениях с номером базы знаний и датой установки.

1) Чтобы перейти к настройкам «Центра обновления Windows», введите в поиске «Обновление». Вы попадете в приложение настроек в Windows 10. Нажмите «Настройки Центра обновления Windows», как показано ниже.

2) На следующем экране нажмите «Дополнительные параметры», чтобы просмотреть историю установленных обновлений.

3) Нажмите «Просмотреть историю обновлений».

Здесь будут показаны установленные обновления на вашем настольном или портативном компьютере с Windows 10.

Несколько недостатков этого метода

Лучший способ проверить установленные обновления в Windows 10/2012 R2 / 2016/2019

Перейдите в классическую (мы называем ее «нормальной») панель управления и нажмите «Программы и компоненты».

Здесь вы можете просмотреть установленные обновления в серверной или клиентской операционной системе с указанием даты установки. Легко выбрать отдельные установленные обновления и удалить их (если вы считаете, что именно это обновление вызывает проблему на вашем компьютере или сервере).

Мы надеемся, что это небольшое руководство будет полезно для поиска установленных обновлений Windows на серверных компьютерах с Windows 10 или 2012 R2.

Источник

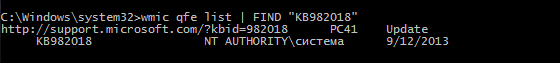

Поиск установленных обновлений из командной строки

Иногда требуется проверить установленные в системе обновления. Конечно, можно просмотреть журнал обновлений, однако выискивать нужное обновление в длинном списке достаточно сложно и долго. Поэтому гораздо проще воспользоваться командной строкой, которая предоставляет для этого несколько способов.

Быстрее и проще всего отыскать нужный апдейт с помощью утилиты командной строки wmic.exe. Так следующая команда выведет полный список установленных обновлений:

А так мы найдем найдем нужное:

wmic qfe list | find ″KB982018″

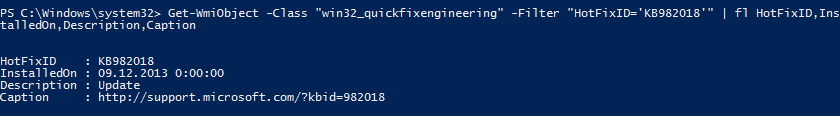

Get-WmiObject

PowerShell также позволяет просмотреть установленные обновления. Сделать это можно с помощью командлета Get-WmiObject, например:

Как видите, команда несколько сложнее и требуется дополнительно отформатировать вывод, однако результат такой же, как и у утилиты wmic. Что неудивительно, так как в обоих случаях данные получаются путем обращения к WMI классу win32_quickfixengineering. Обратите внимание, что он содержит данные только об обновлениях операционной системы и ее компонентов. Получить информацию об обновлениях для других продуктов MS (Office, Exchange и т.п) таким образом не получится.

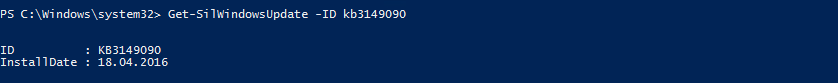

Get-SilWindowsUpdate

В Windows Server 2012 R2 имеется модуль SoftwareInventoryLogging, предназначенный для инвентаризации установленного ПО. В состав этого модуля входит командлет Get-SilWindowsUpdate, с помощью которого также можно посмотреть установленные обновления. Например:

Этот командлет также использует WMI запрос к классу MsftSil_WindowsUpdate. Get-SilWindowsUpdate очень прост и удобен в использовании, но к сожалению доступен он далеко не везде. Модуль SoftwareInventoryLogging присутствует только в серверных ОС начиная с Windows Server 2012 R2 с установленным обновлением KB3000850.

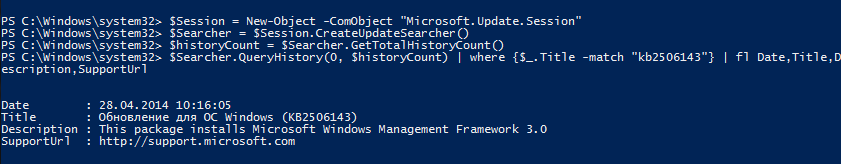

Microsoft Update Client Install History

Еще один вариант поиска обновлений — просмотр истории клиента обновления. Например:

Способ (в отличие от предыдущих) достаточно громоздкий, однако позволяет найти информацию об всех обновлениях обновления (как самой ОС, так и доп. приложений). Таким образом можно найти обновления, которые были установлены с помощью системы автоматического обновления. Если обновления были загружены и установлены вручную (или с помощью каких либо пользовательских сценариев), то таким образом найти их не удастся.

Источник

Содержание

- Где хранятся файлы обновлений windows server 2012 r2

- Очистка хранилища компонент Windows в каталоге WinSxS

- Установка и настройка Windows Server Update Services на Windows Server 2012 R2

Где хранятся файлы обновлений windows server 2012 r2

Вам интересно, где находятся все файлы, что скачиваются благодаря использованию службы Центр обновления Windows? Она также всем хорошо известна, как Windows Update. Вполне вероятно, что все эти файлы могут вам понадобится, например, после установки Windows 7 и версии выше на новый компьютер.

Искать долго искать эти файлы не придется, ведь все они содержатся в папке прямо на диске С:. А именно, вот путь к этой папке:

C:WindowsSoftwareDistributionDownload

Где хранятся обновления, скаченные через Windows Update в windows 7-2008R2

Теперь в подпапках основной папки Download и можно найти все искомые файлы. Смело их копируйте куда нужно, хоть на флешку, хоть на другой жесткий диск.

При этом обратите внимание: если в названии файла есть приставка –express, такой файл вряд ли установится повторно, так что пропускайте его.

Ок, зададимся вопросом – на кой черт вообще копировать эти файлы? Разумеется, для экономии времени! Представьте сколько файлов накачала Windows Update за год работы. А теперь вы, допустим, переустанавливаете Windows 7. Что, опять качать все заново? А если с интернетом проблемы, или терпения не хватает? Вот здесь-то и понадобятся искомые файлики.

Храните их в надежном месте и тогда обновление Windows 7 будет проходить быстро и приятно.

Также рекомендуем ознакомится со следующими статьями по этой теме:

Очистка хранилища компонент Windows в каталоге WinSxS

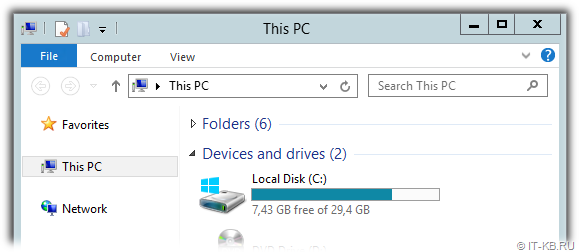

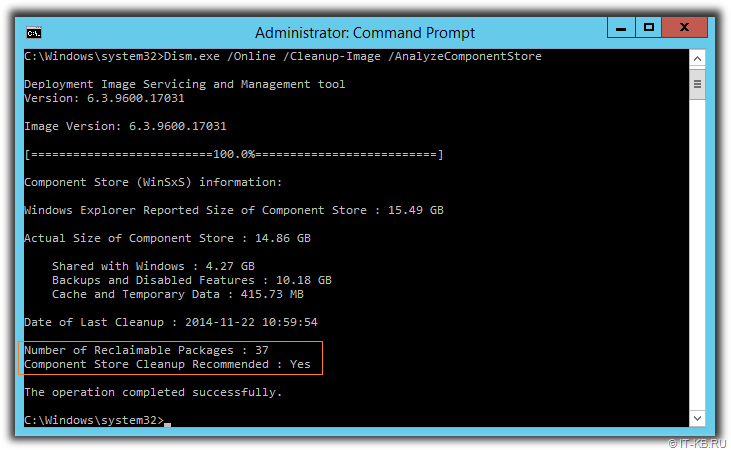

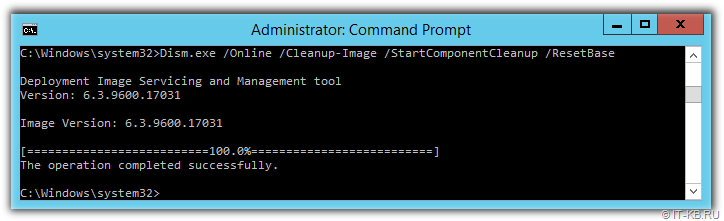

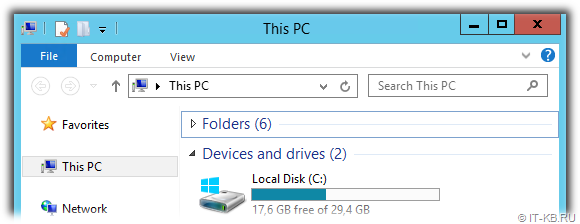

Перед нами показатель заполненности системного диска на только что установленном и обновлённом виртуальном сервере с ОС Windows Server 2012 R2 Standard.

Анализ текущего состояния хранилища компонент Windows и его последующую очистку мы можем провести с помощью утилиты, входящей в состав ОС – Dism.exe (сокращение от Deployment Image Servicing and Management).

Запускается анализ следующей командой (требуются права Администратора):

По окончании выполнения команды, изучим её вывод и обратим внимание на показатель «Number of Reclaimable Packages«, который определяет число пакетов, заменённых в процессе обновления системы через Windows Update. То есть, это те пакеты, которые могут быть безболезненно вычищены из хранилища.

Значение «Yes» в строке «Component Store Cleanup Recommended» говорит о том, что, по данным проведённого анализа, очистка возможна и рекомендуема.

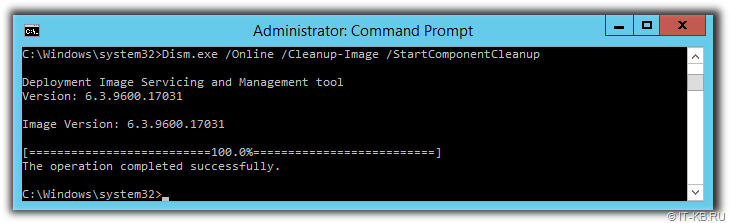

Прежде, чем запускать нижеуказанную команду, нужно иметь ввиду, что в ходе её выполнения длительное время может быть ощутимо нагружен процессор. Поэтому планировать такую процедуру для уже работающих систем Windows лучше на время, когда не требуется продуктивная работа с системой.

Запуск процедуры очистки хранилища компонент Windows выполняется командой:

В нашем примере на только что установленной Windows Server 2012 R2 (с выполненной последующей доустановкой

200 обновлений) время выполнения процедуры очистки заняло более двух часов.

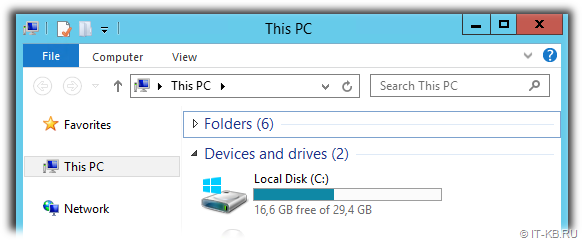

Дождавшись успешного завершения, посмотрим, как изменилась ситуация на диске.

Как видим, вместо ранее имеющейся величины свободного места в 7,43 GB, теперь мы имеем 16,6 GB, то есть операция очистки высвободила в нашем случае 9,17 GB. Результат очень даже ощутимый.

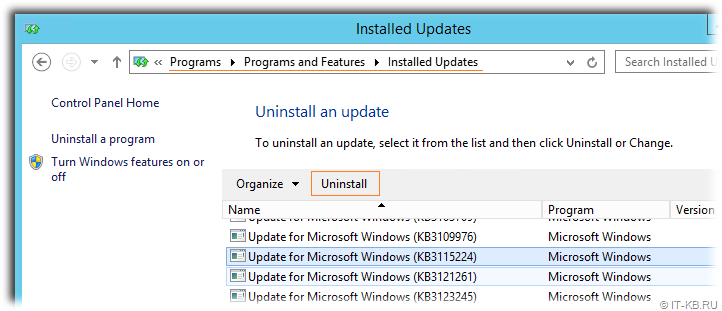

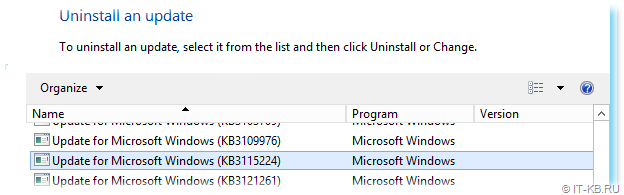

Однако в системе по-прежнему остаются файлы, которые могут использоваться для отката установленных обновлений, поддерживающих процедуру деинсталляции. Это хорошо видно, если в оснастке управления установки/удаления программ appwiz.cpl перейти в режим отображения информации об обновлениях. Здесь на большинстве обновлений мы увидим возможность удаления, то есть фактического отката заменяемых обновлениями файлов на их ранние версии.

Если мы считаем, что система работает стабильно и имеем уверенность в том, что нам не потребуется выполнять удаление каких-либо обновлений, то мы можем выполнить дополнительную процедуру удаления предыдущих версий для всех компонент, которые были изменены установленными обновлениями. Нужно понимать, что тем самым мы лишим себя возможности отката установленных обновлений. В таком случае, ранее используемую команду выполняем с дополнительной опцией /ResetBase :

Снова посмотрим, как изменилась ситуация на диске.

Как видим, на этот раз мы смогли высвободить ещё 1 GB ёмкости дискового тома.

И теперь, если мы снова заглянем в оснастку управления установки/удаления программ appwiz.cpl в режиме отображения информации об обновлениях, то увидим, что при выборе любого из обновлений кнопка Uninstall более нам недоступна.

Таким образом, если мы решили прибегнуть к описанной выше процедуре очистки хранилища компонент Windows в каталоге WinSxS, то сначала лучше использовать более щадящую команду очистки, то есть без ключа /ResetBase , так как результат такой очистки в большинстве случаев даёт нам вполне удовлетворительный размер освобождаемого места, оставляя при этом больше «шансов для манёвра» в случае проблем с уже установленными обновлениями. То есть команду очистки с ключом /ResetBase предлагается использовать только в крайних исключительных случаях.

Установка и настройка Windows Server Update Services на Windows Server 2012 R2

Данная статья предназначена для тех, кто искал подробное и понятное руководство о том, как установить и настроить роль Windows Server Update Services на Windows Server 2012 R2.

В этом руководстве мы будем рассматривать тот случай, когда у вас уже есть сервер с установленной на нем операционной системой Windows Server 2012 R2.

Подробно о том, как установить Windows Server 2012 R2, вы можете прочитать в моем руководстве “Установка Windows Server 2012 R2”.

Узнать о том, как установить Active Directory Domain Services на Windows Server 2012 R2, вы можете, прочитав “Установка Active Directory Domain Services на Windows Server 2012 R2”.

Перед началом установки роли Windows Server Update Services необходимо присвоить серверу корректное имя в соответствии со стандартами вашей организации, а затем указать статический IP-адрес в настройках сетевого подключения. Кроме того сервер необходимо добавить в домен.

В моем руководстве “Базовая настройка Windows Server 2012 R2” вы можете прочитать о том, как произвести базовые настройки Windows Server 2012 R2 и добавить сервер в домен.

Обратите внимание, перед установкой обновлений на промышленные сервера необходимо протестировать установку обновлений на тестовых серверах.

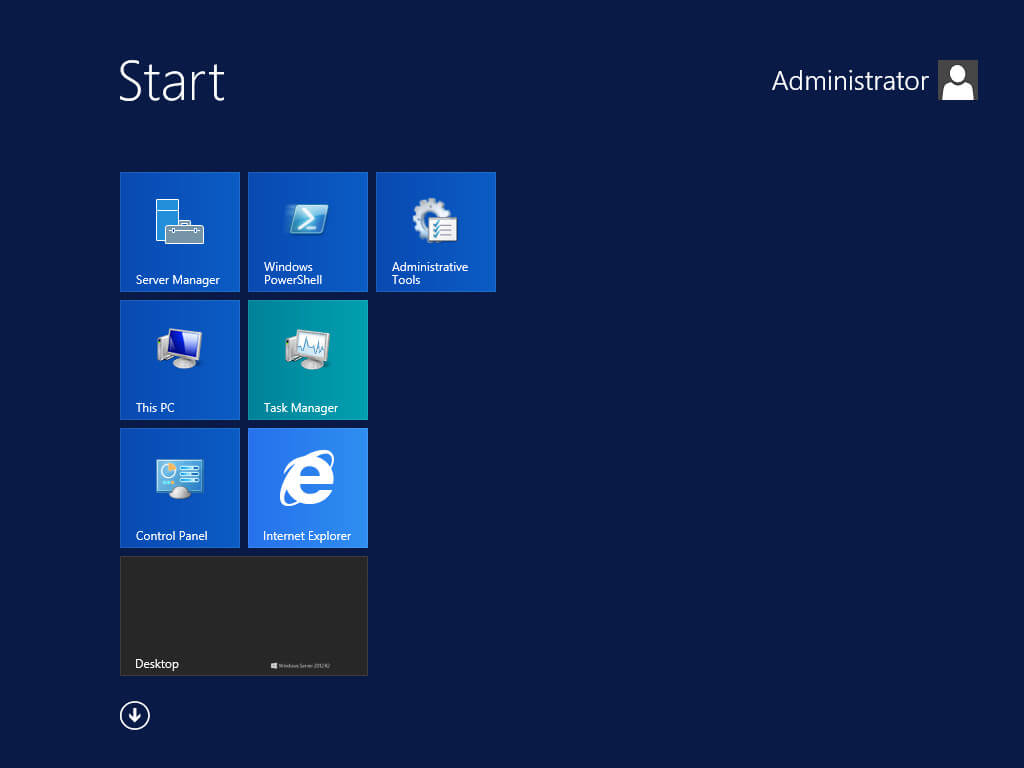

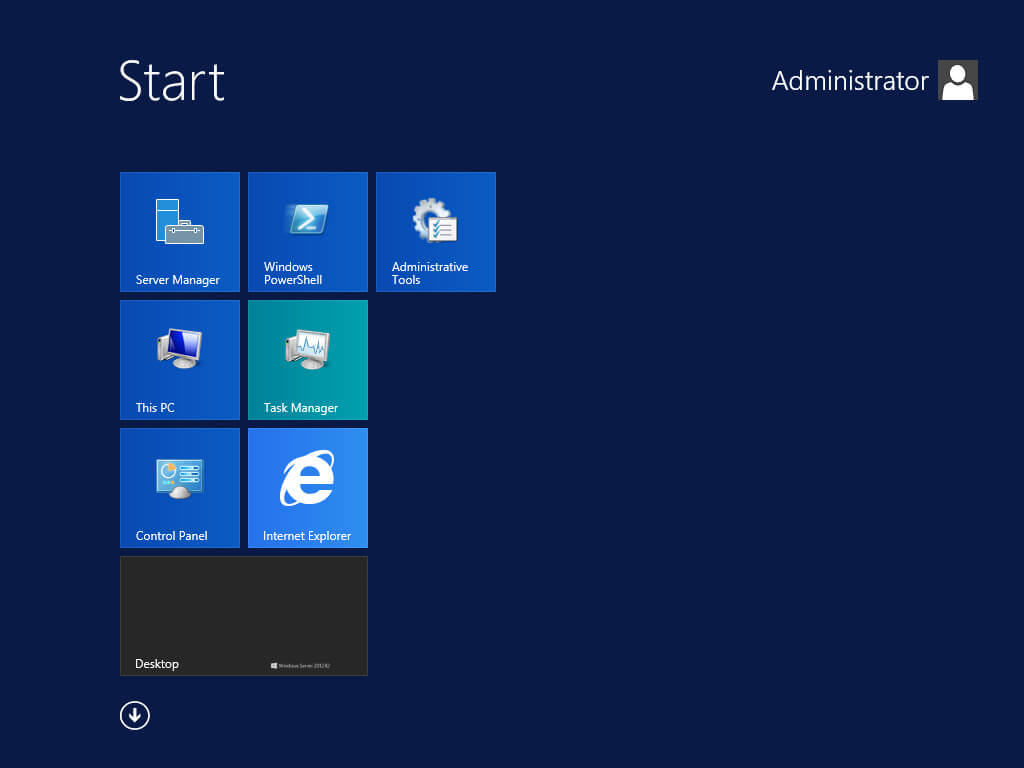

Переходим на будущий сервер обновлений и заходим в систему под учетной записью с правами администратора.

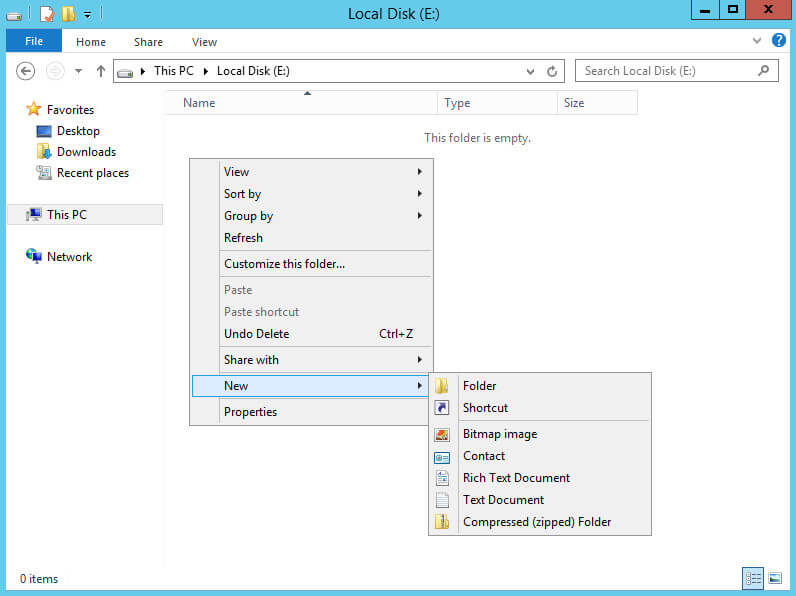

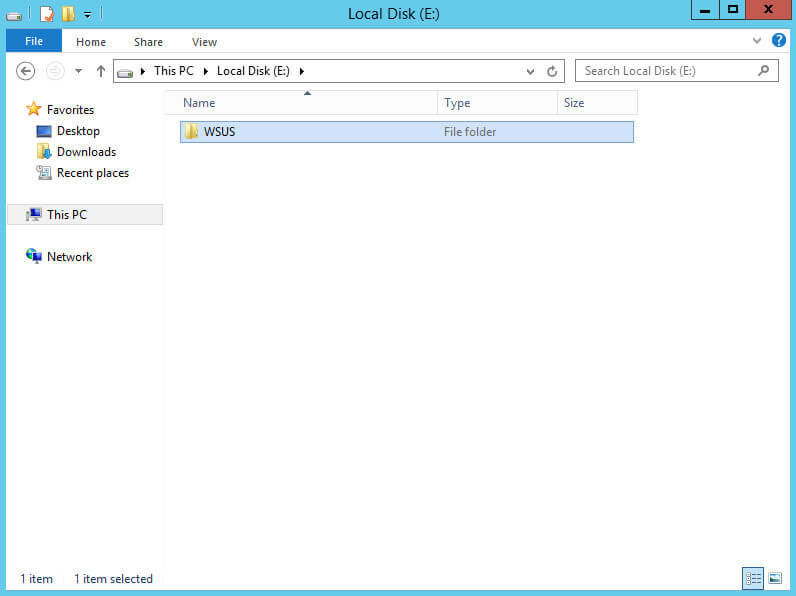

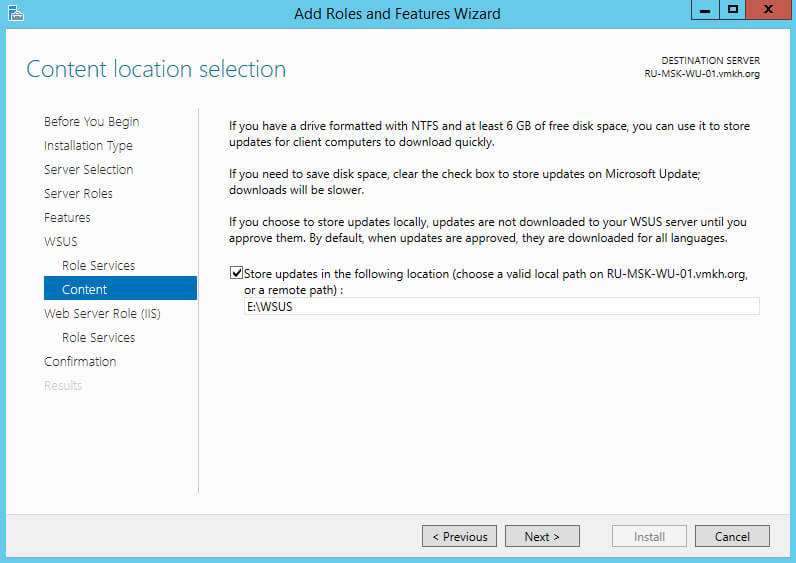

Первым делом необходимо продумать, в какую папку будут загружаться обновления. Для хранения загруженных обновлений лучше всего использовать папку на отдельном локальном диске. Объем свободного места на выделенном диске должен быть не меньше 10 Gb.

Создадим новую папку для обновлений.

Переходим на дополнительный локальный диск и нажимаем правой кнопкой мыши на свободном месте, в открывшемся меню выбираем “New”, затем “Folder”.

Указываем имя для новой папки и нажимаем на кнопку “Enter”.

Новая папка для обновлений готова.

Теперь можно приступить к установке роли “Windows Server Update Services”.

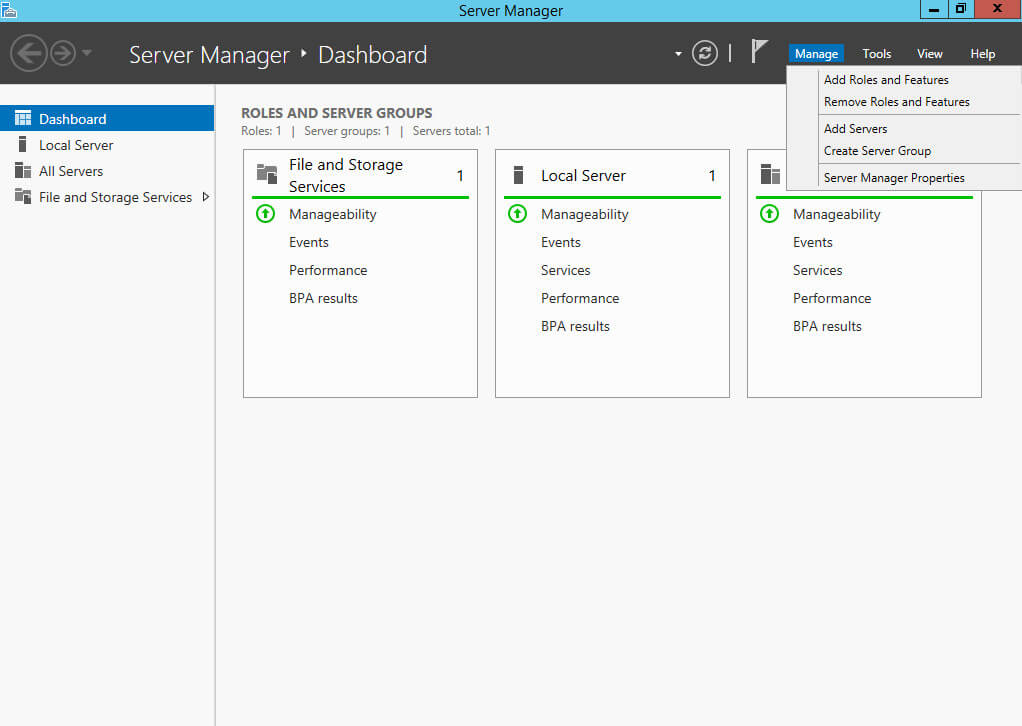

Открываем “Server Manager”, нажимаем на кнопку “Manage” в правом верхнем углу экрана и выбираем “Add Roles and Features”.

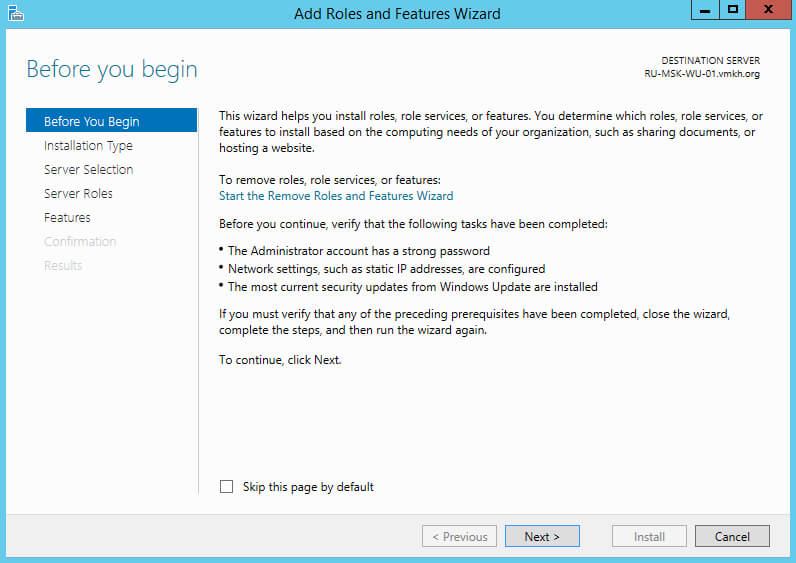

Нажимаем на кнопку “Next”.

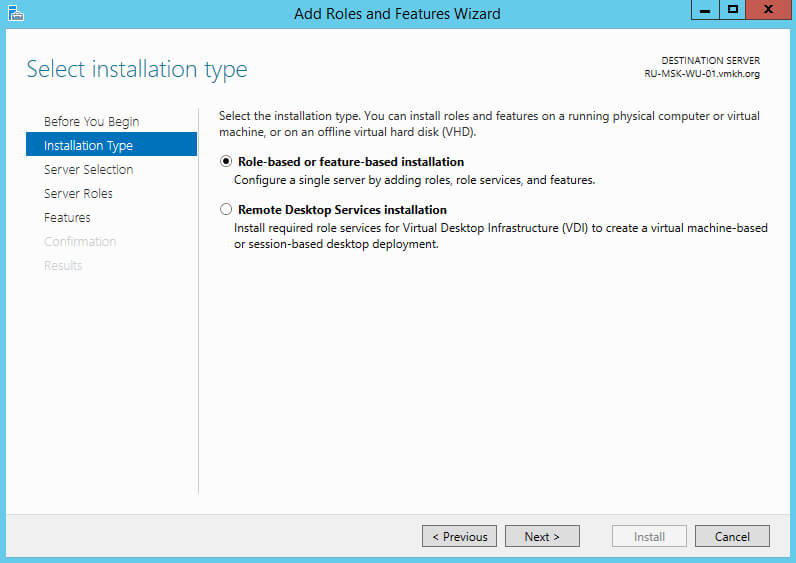

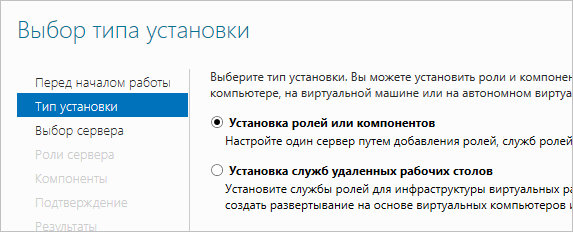

Выбираем тип установки “Role-based or feature-based installation” и нажимаем на кнопку “Next”.

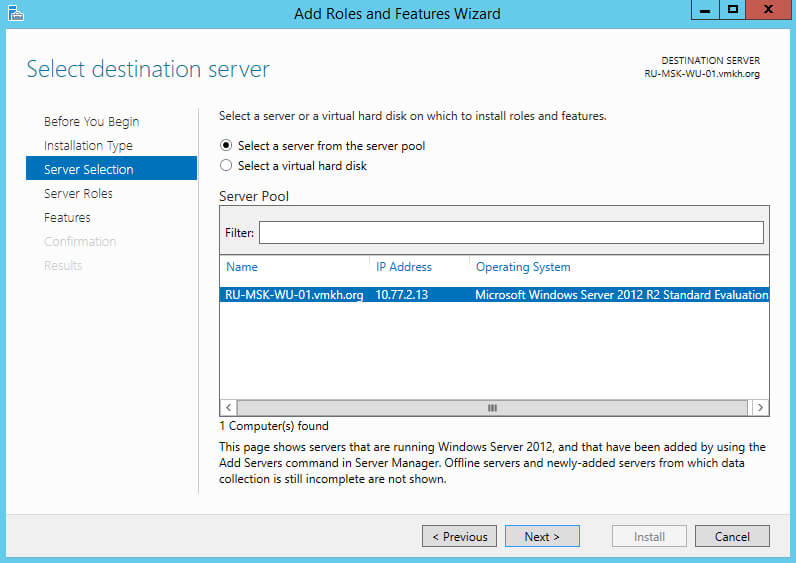

Далее выбираем сервер, на который будет производиться установка роли.

Нажимаем на кнопку “Next”.

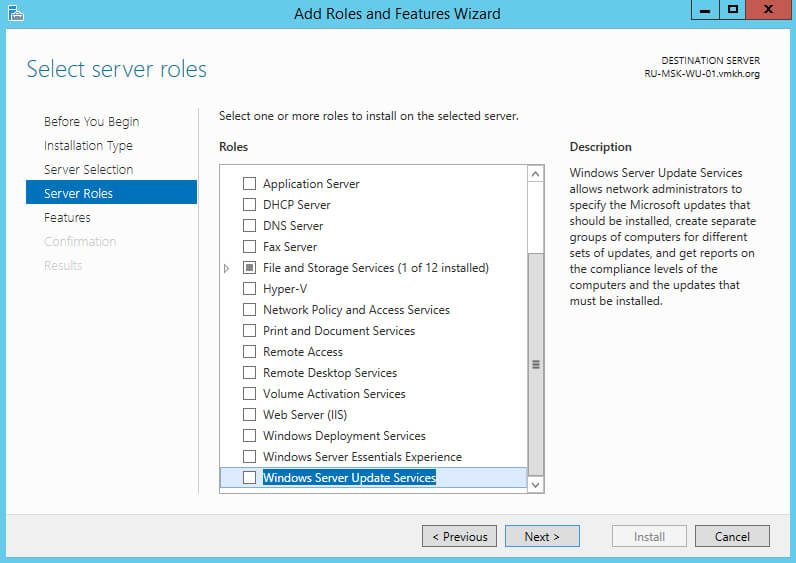

Выбираем роль “Windows Server Update Services”.

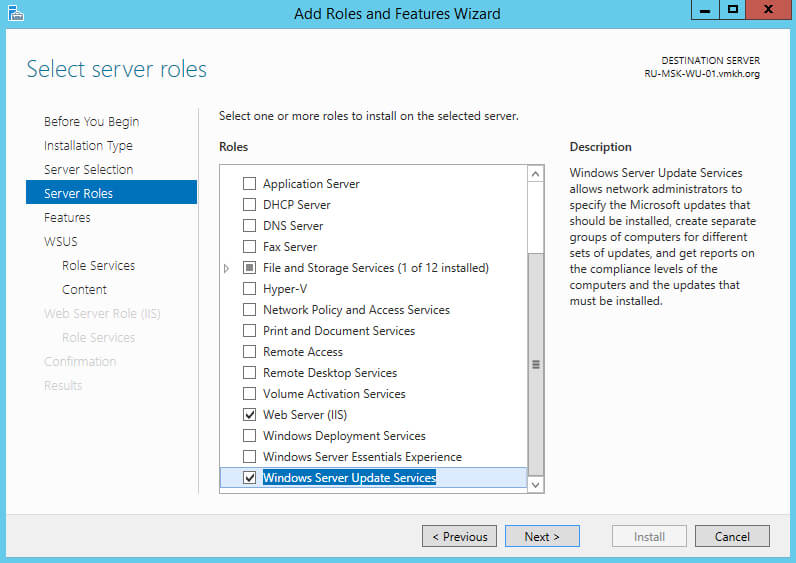

На следующем этапе “Мастер установки ролей” предупредит, что для установки роли “Windows Server Update Services” нужно установить несколько компонентов.

Нажимаем на кнопку “Add Features”.

Нажимаем на кнопку “Next”.

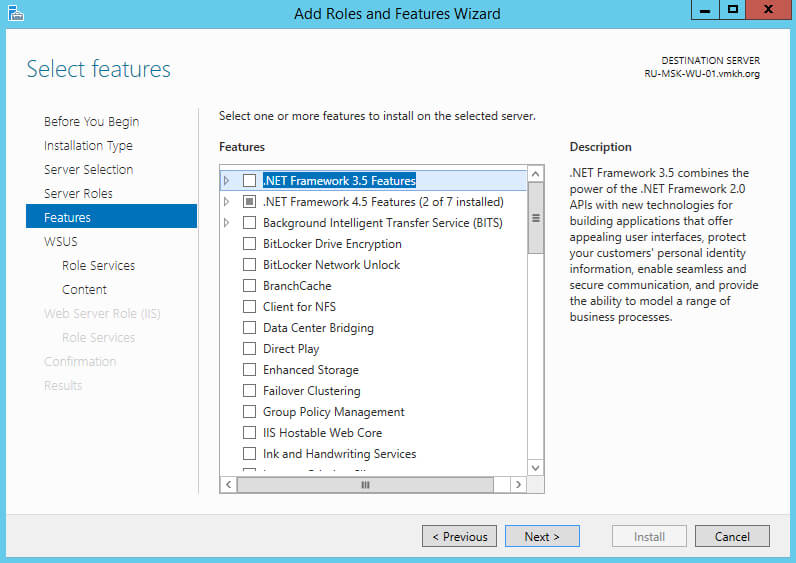

На этапе добавления компонентов оставляем все значения по умолчанию.

Нажимаем на кнопку “Next”.

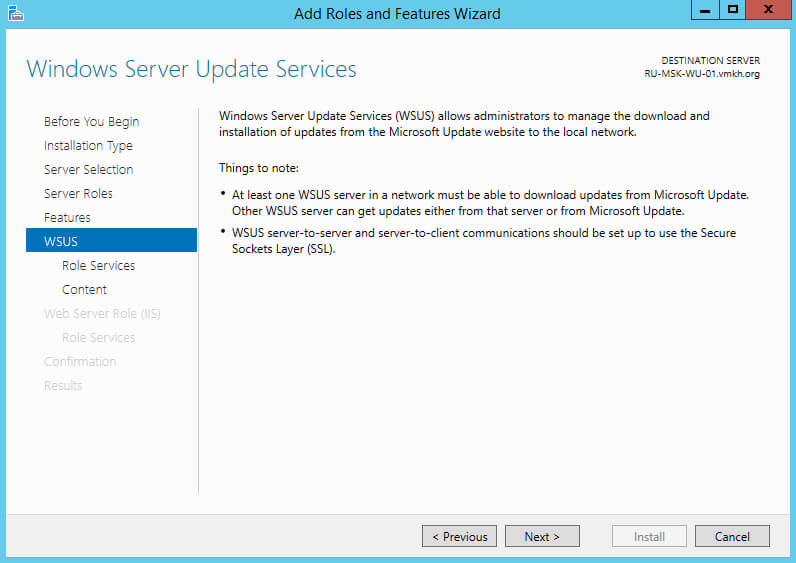

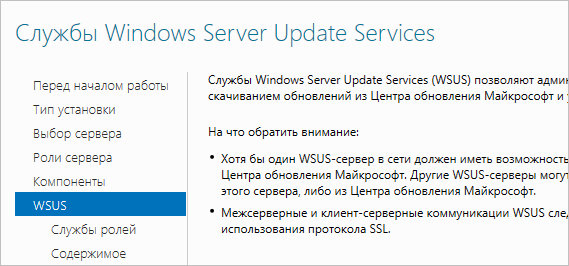

Далее “Мастер установки ролей” предлагает ознакомиться с дополнительной информацией касательно роли “Windows Server Update Services”.

Нажимаем на кнопку “Next”.

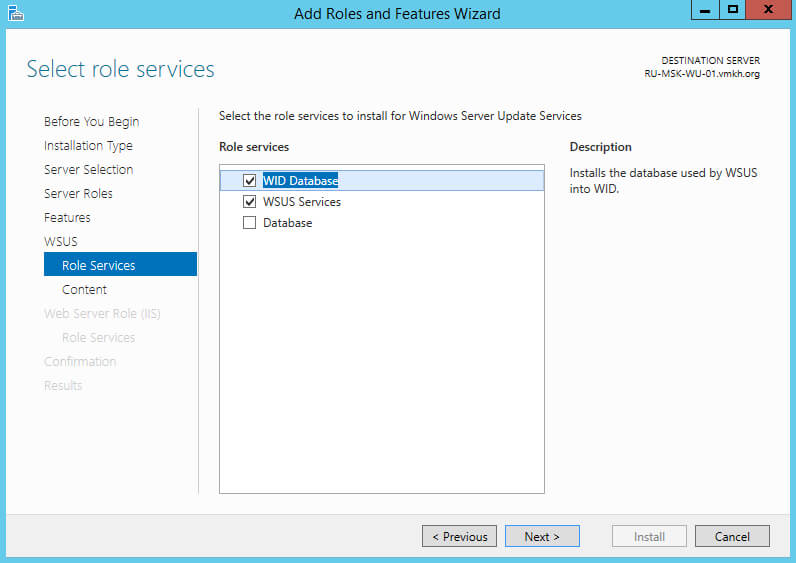

Теперь необходимо выбрать, где служба обновлений будет хранить свои служебные данные. Для этого можно использовать SQL Server или хранить данные во внутренней базе данных Windows (WID — Windows Internal Database). WID не имеет ограничения на размер базы данных и не требует дополнительной лицензии для использования.

В данном руководстве для хранения данных будет использоваться Windows Internal Database.

Выбираем “WID Database” и “WSUS Services”.

Нажимаем на кнопку “Next”.

Указываем путь к ранее созданной папке, где планируется хранить загруженные обновления.

Нажимаем на кнопку “Next”.

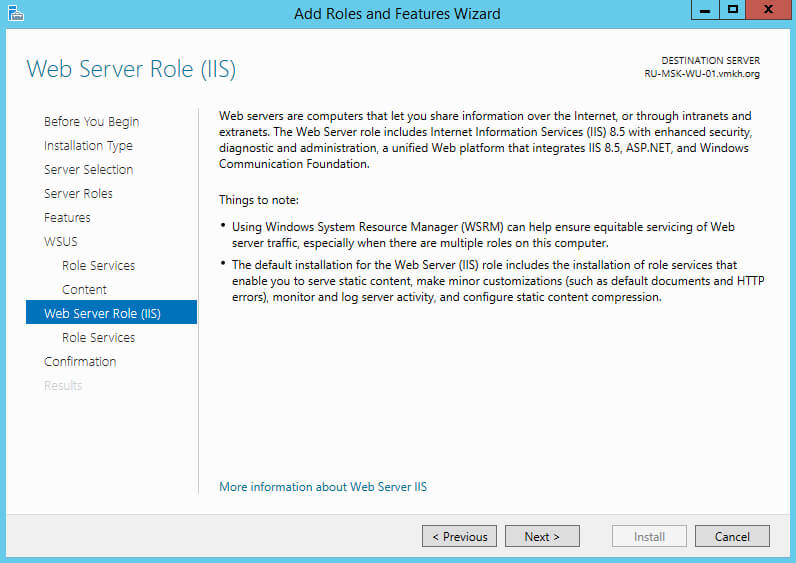

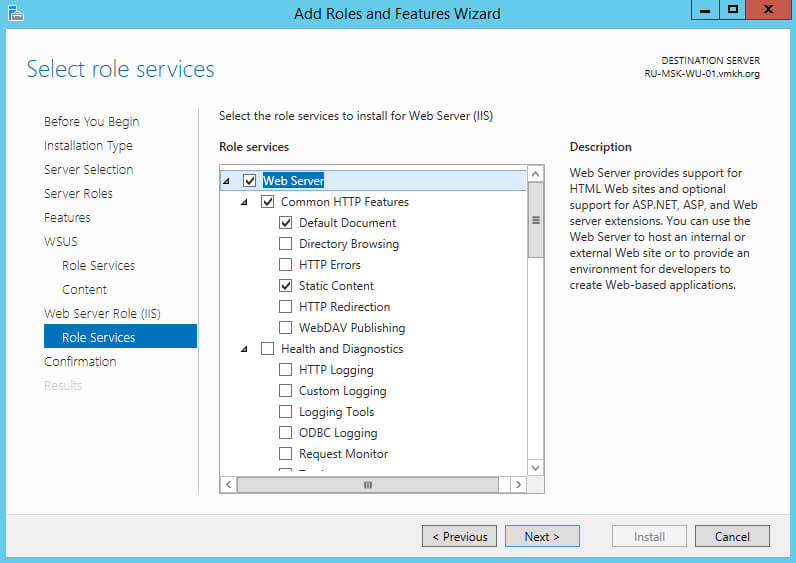

На следующем этапе “Мастер установки ролей” предупредит, что для работы роли “Windows Server Update Services” будет дополнительно установлена роль веб-сервера “Internet Information Services”.

На этапе добавления компонентов оставляем все значения по умолчанию.

Нажимаем на кнопку “Next”.

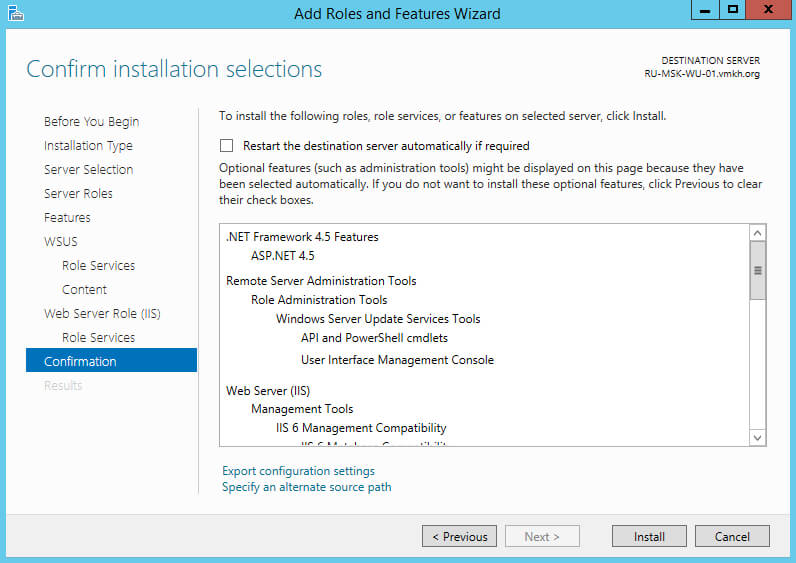

Для того чтобы начать установку выбранной роли, нажимаем на кнопку “Install”.

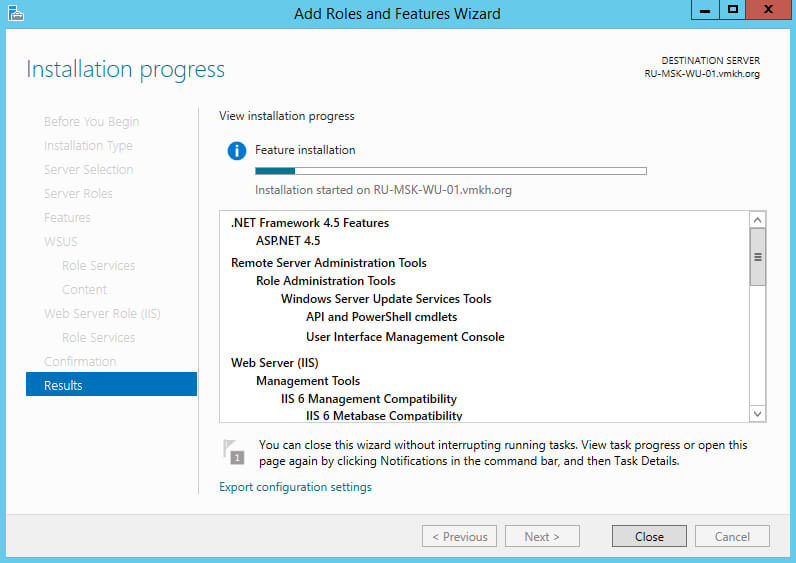

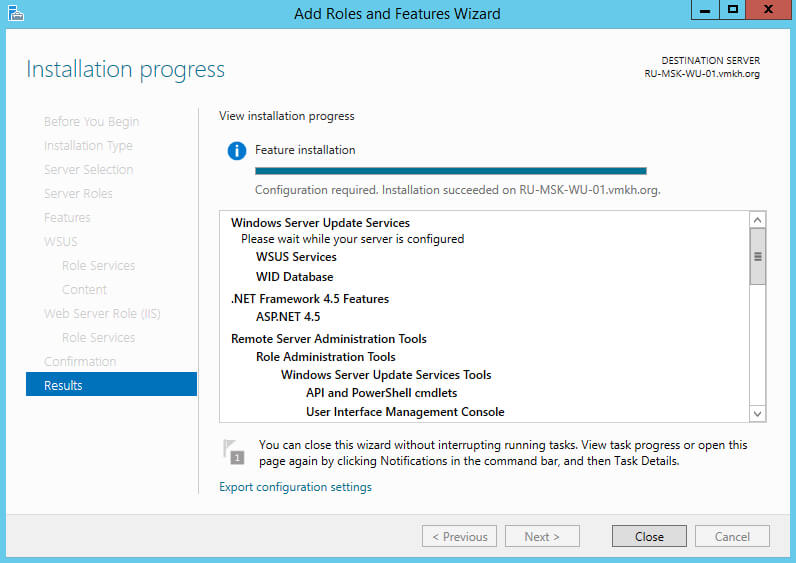

Началась установка выбранной роли и необходимых для нее компонентов.

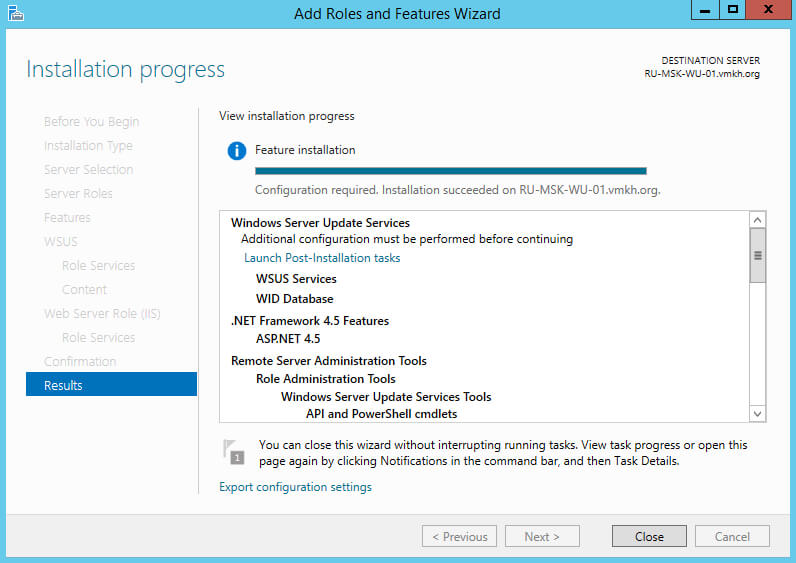

Установка роли “Windows Server Update Services” завершена.

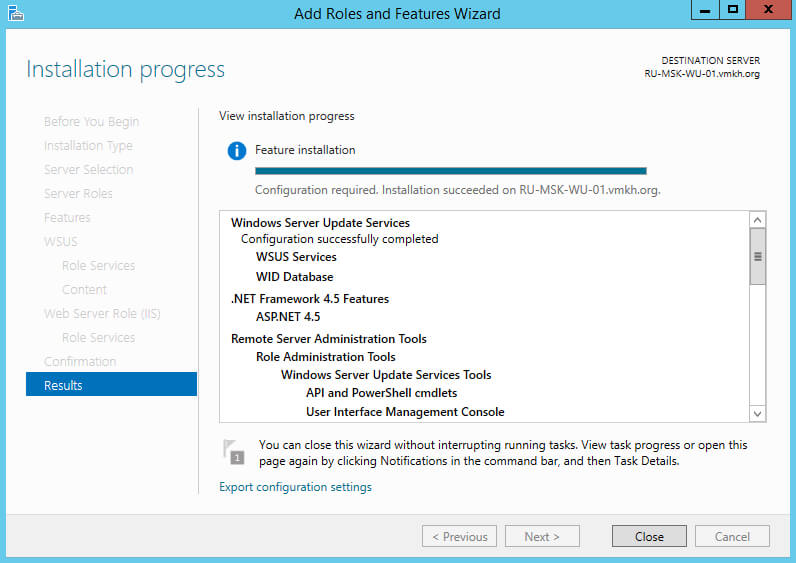

Теперь нажимаем на кнопку “Launch Post-Installation tasks”, для того чтобы “Мастер установки ролей” запустил задачи по первичной настройке новой роли.

Начался процесс выполнения задач по первичной настройке новой роли.

Процесс выполнения задач по первичной настройке новой роли завершен.

Нажимаем на кнопку “Close”.

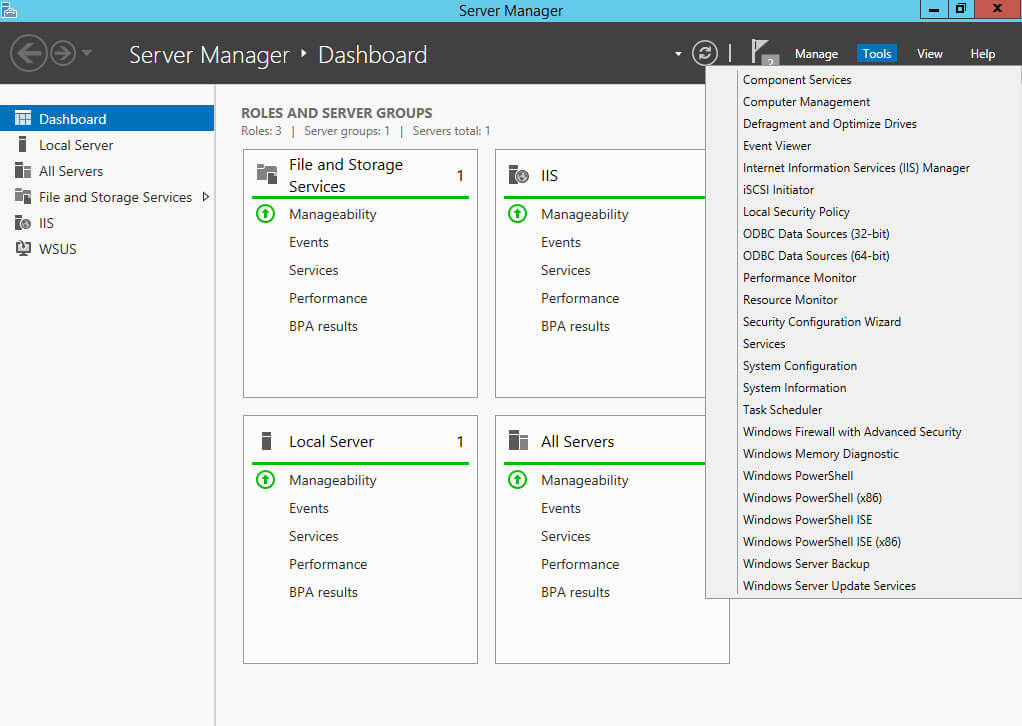

Теперь необходимо произвести базовую настройку роли Windows Server Update Services.

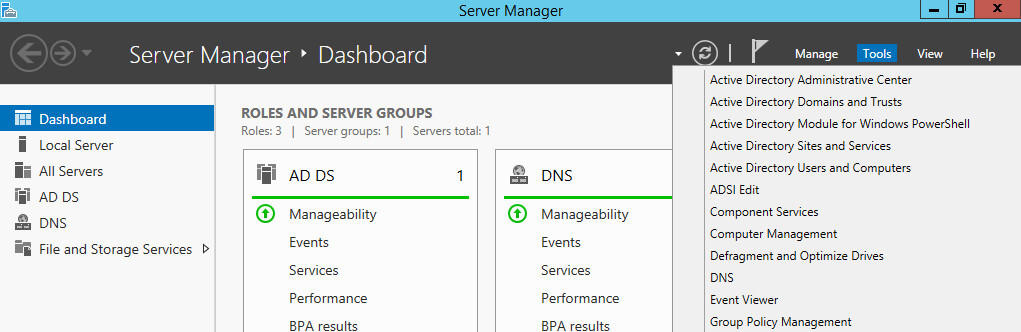

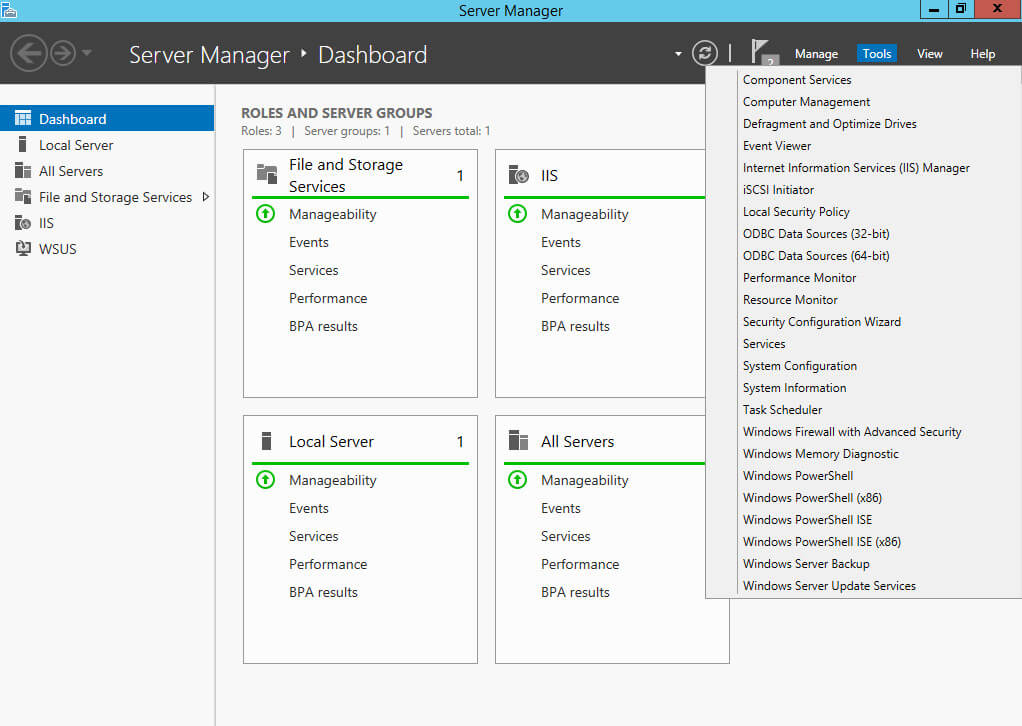

Возвращаемся в “Server Manager”, нажимаем на кнопку “Tools” в правом верхнем углу экрана и выбираем “Windows Server Update Services”.

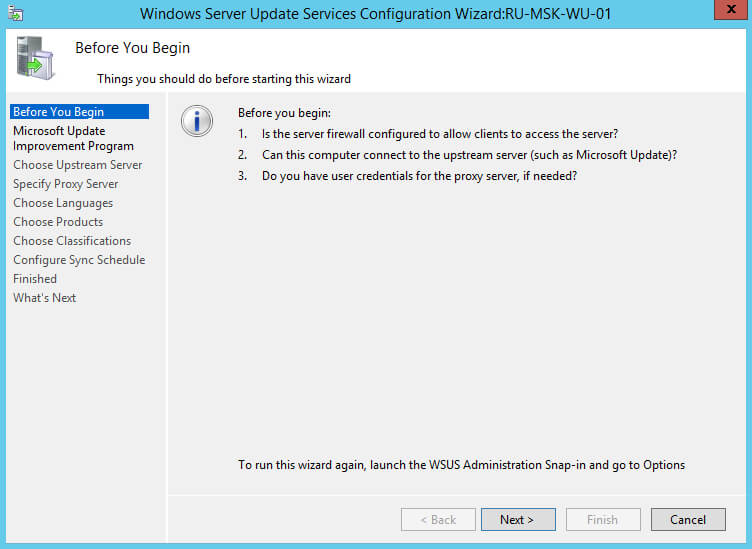

Нажимаем на кнопку “Next”.

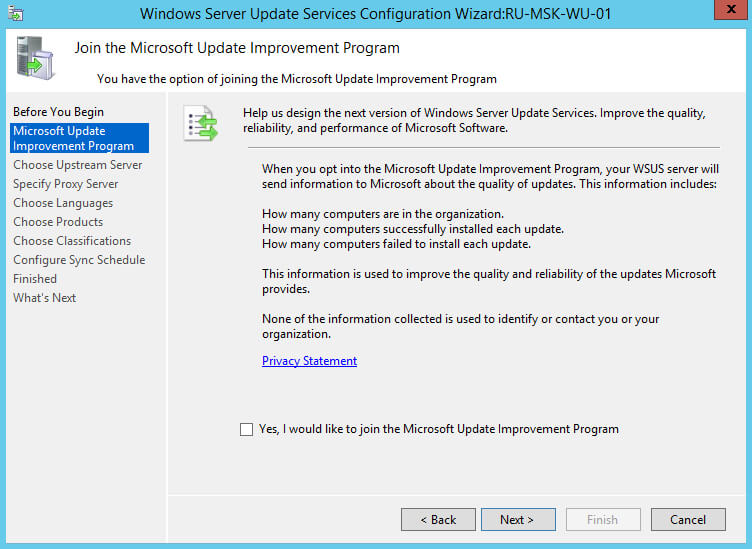

Далее предлагается принять участие в программе по улучшению качества.

Снимаем галочку “Yes, I would like to join the Microsoft Update Improvement Program” и нажимаем на кнопку “Next”.

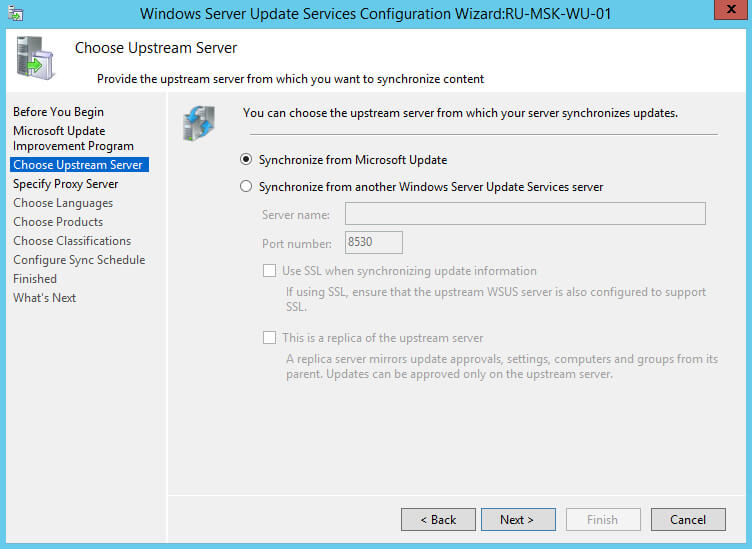

Теперь необходимо выбрать источник, откуда ваш сервер будет загружать обновления для дальнейшего распространения их в локальной сети. Для этого можно использовать сервера компании Microsoft или загружать обновления с другого сервера с ролью Windows Server Update Services в вашей локальной сети.

В данном руководстве сервер будет загружать обновления через Интернет с серверов компании Microsoft.

Выбираем “Synchronize from Microsoft Update” и нажимаем на кнопку “Next”.

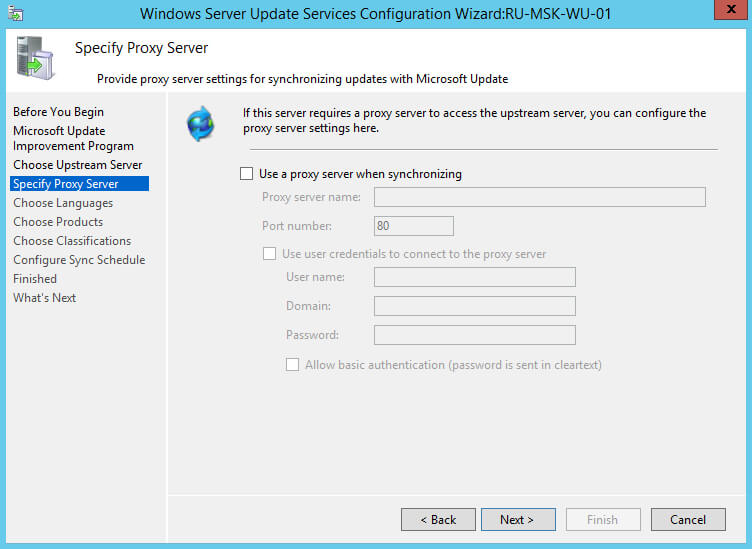

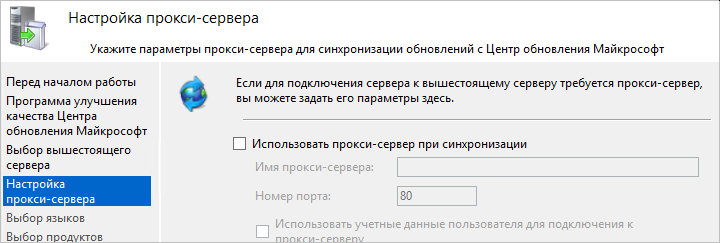

Далее можно указать настройки для подключения к сети Интернет через прокси-сервер.

В данном руководстве прокси-сервер не используется.

Нажимаем на кнопку “Next”.

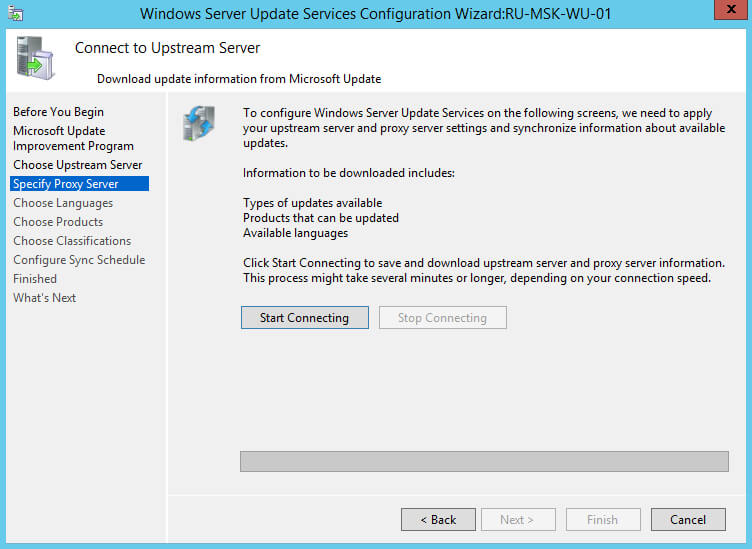

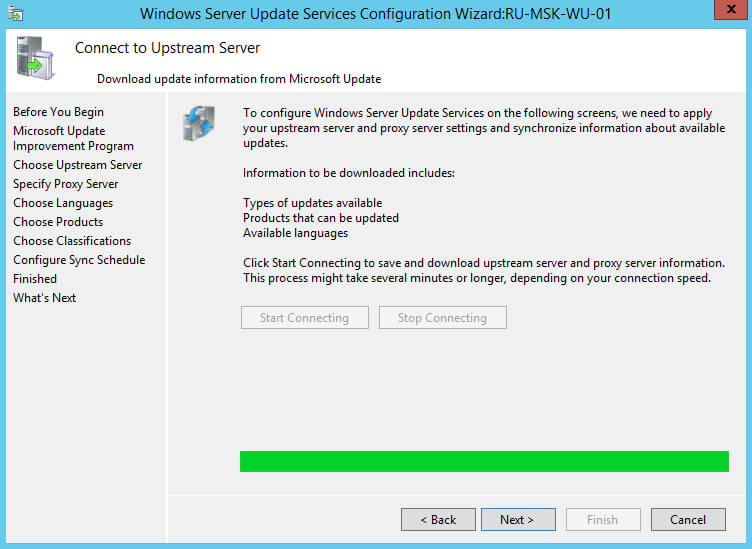

Теперь необходимо подключиться к источнику с обновлениями, чтобы получить сведения о доступных обновлениях.

Нажимаем на кнопку “Start Connecting”.

Процесс подключения к источнику с обновлениями завершен.

Нажимаем на кнопку “Next”.

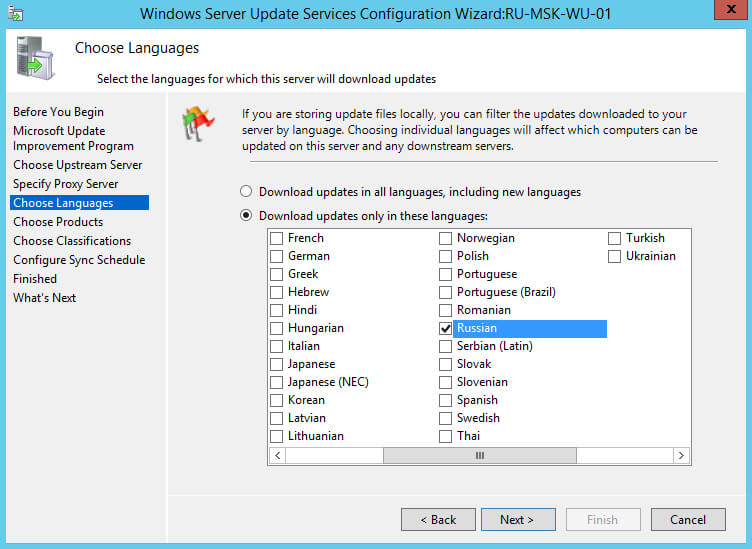

Далее необходимо выбрать, для каких языков нужно загружать обновления.

Выбираем нужные языки и нажимаем на кнопку “Next”.

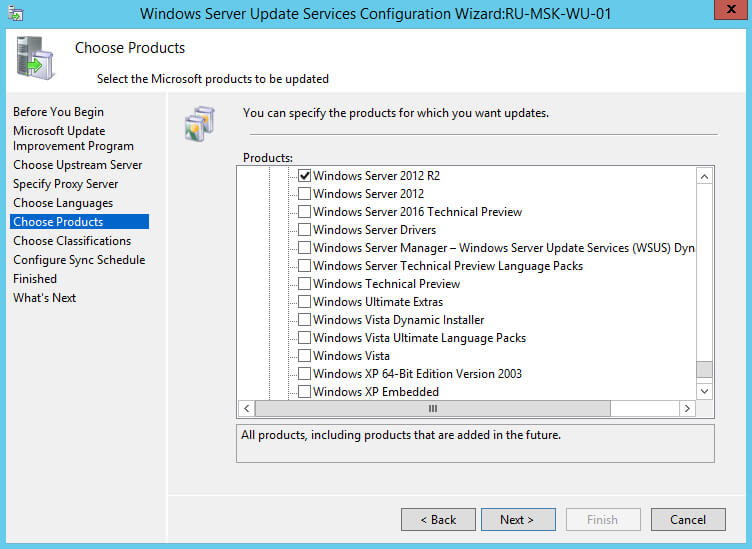

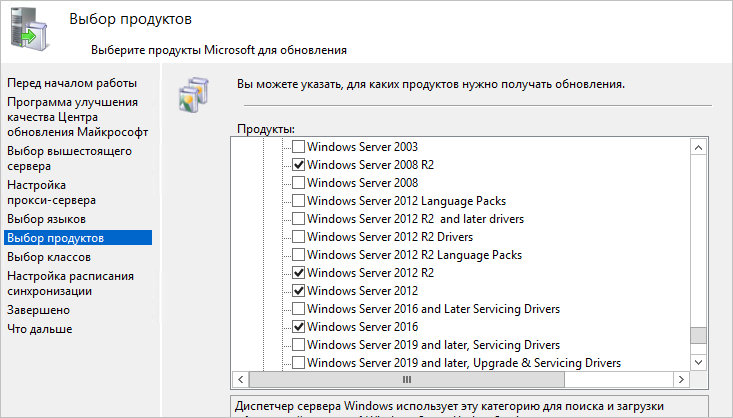

Теперь необходимо выбрать, для каких продуктов нужно загружать обновления.

В данном руководстве будут устанавливаться обновления для операционной системы Windows Server 2012 R2.

Выбираем, для каких продуктов планируется устанавливать обновления, и нажимаем на кнопку “Next”.

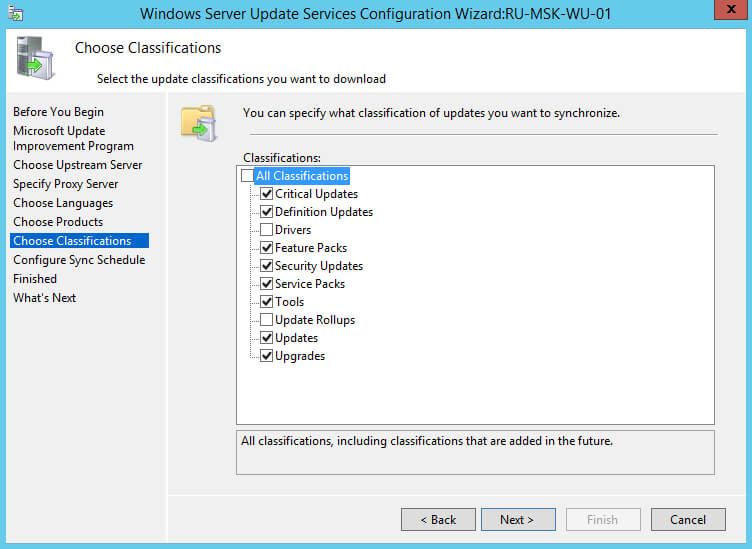

Далее необходимо выбрать нужные обновления по классификации.

Выбираем все классификации кроме “Drivers” и “Update Rollups”.

Обратите внимание, обновления, которые относятся к классификациям “Drivers” и “Update Rollups”, не рекомендуется устанавливать, используя сервер обновлений, чтобы иметь возможность полностью контролировать процесс установки и, таким образом, минимизировать получение ошибок в ходе обновления.

Нажимаем на кнопку “Next”.

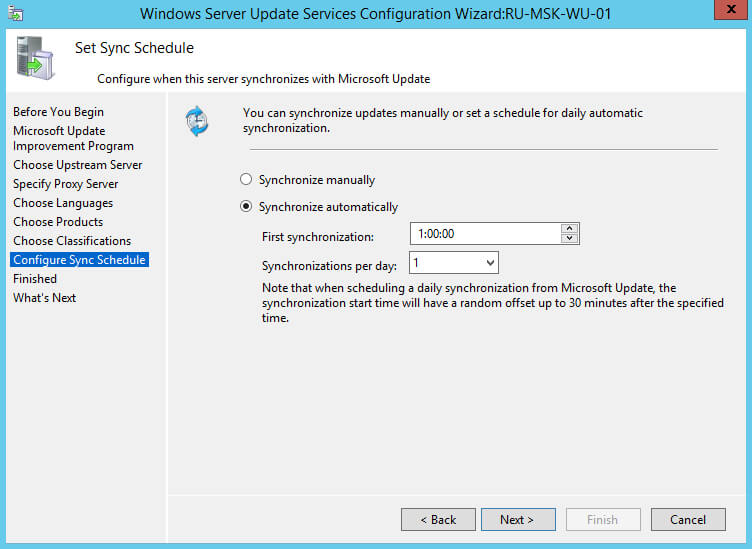

Теперь необходимо выбрать расписание, по которому ваш сервер будет загружать обновления для дальнейшего распространения их в локальной сети.

В данном руководстве сервер будет загружать обновления каждый день автоматически.

Выбираем “Synchronize automatically” и указываем удобное для вас время загрузки обновлений на ваш сервер.

Нажимаем на кнопку “Next”.

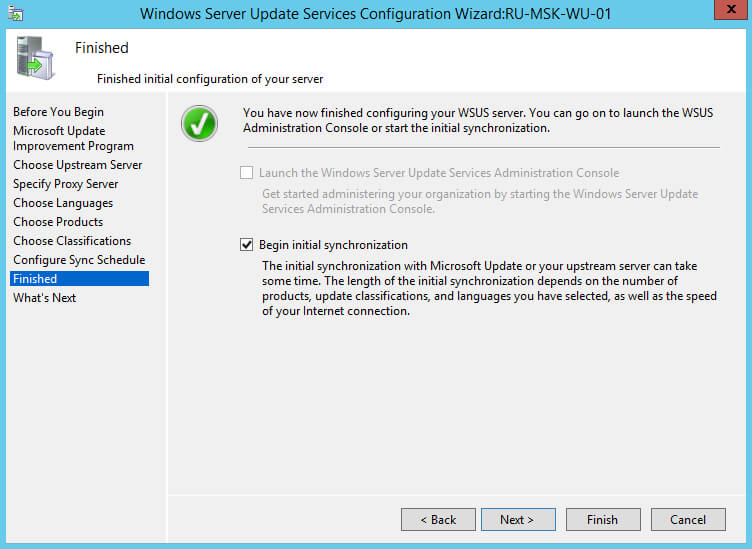

Теперь можно запустить процесс первоначальной синхронизации с серверами компании Microsoft.

Ставим галочку на пункте “Begin initial synchronization” и нажимаем на кнопку “Next”.

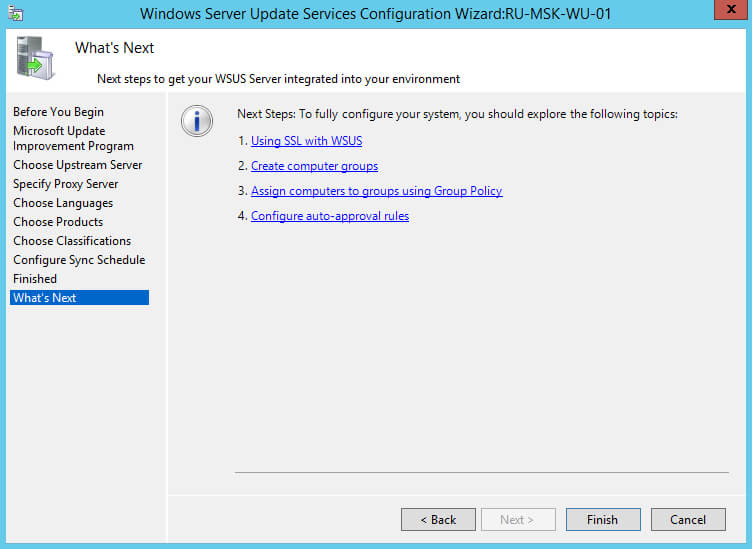

Далее буду даны рекомендации по дальнейшей настройке роли Windows Server Update Services.

Нажимаем на кнопку “Finish”.

Базовая настройка роли Windows Server Update Services произведена.

Теперь необходимо создать групповую политику, которая распространит информацию о вашем сервере обновлений на компьютеры для последующей загрузки обновлений с вашего сервера.

В данном руководстве будет рассматриваться единая групповая политика для серверов и рабочих станций.

Обратите внимание, в промышленной среде рекомендуется использовать индивидуальные групповые политики для каждого типа компьютеров.

Переходим на контроллер домена и заходим в систему под учетной записью с правами администратора домена.

Открываем “Server Manager”, нажимаем на кнопку “Tools” в правом верхнем углу экрана и выбираем “Group Policy Management”.

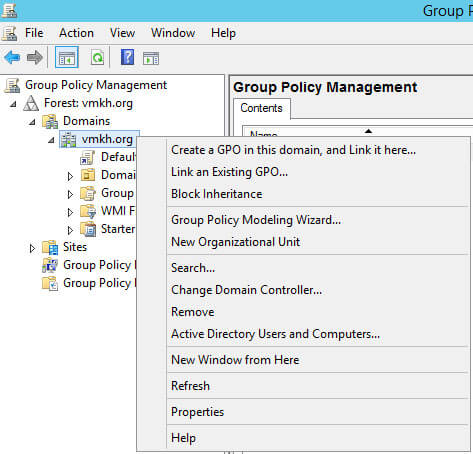

Нажимаем правой кнопкой мыши на имя домена и выбираем “Create a GPO in this domain, and Link it here”.

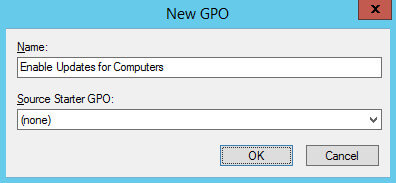

Указываем имя для новой групповой политики и нажимаем на кнопку “OK”.

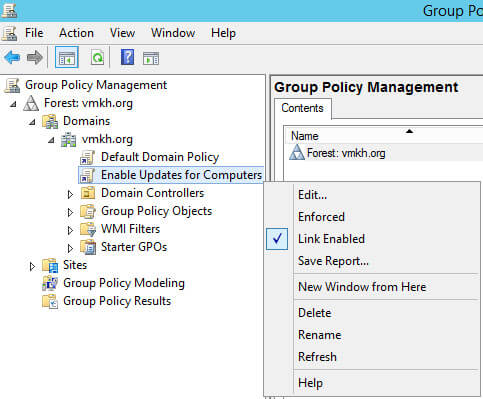

Далее нажимаем на новую политику правой кнопкой мыши и выбираем “Edit”.

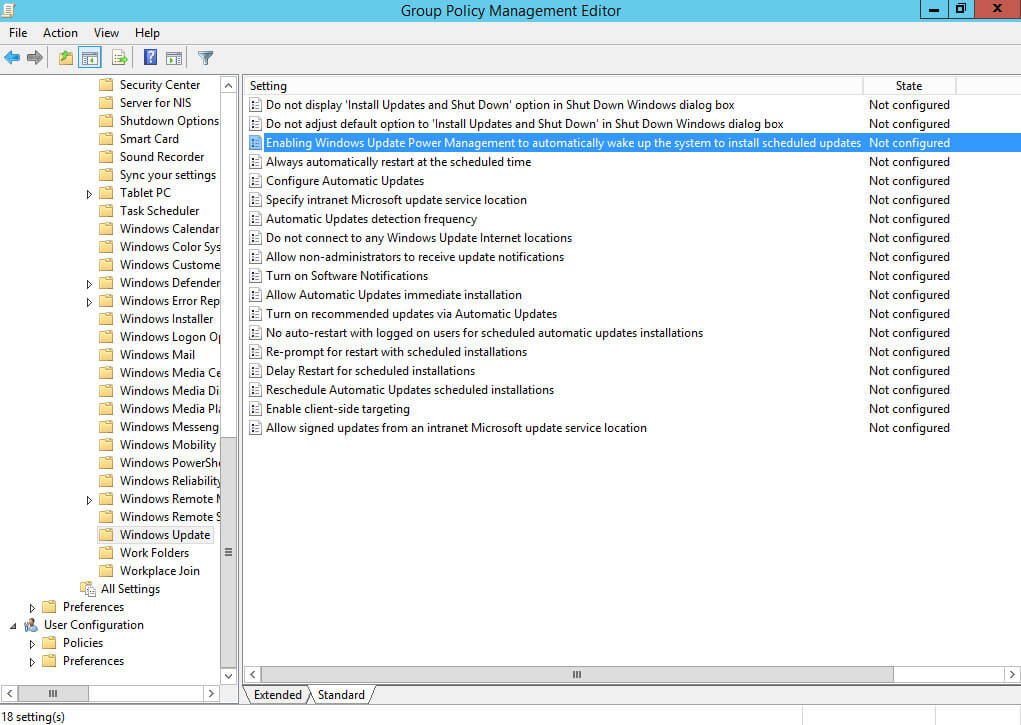

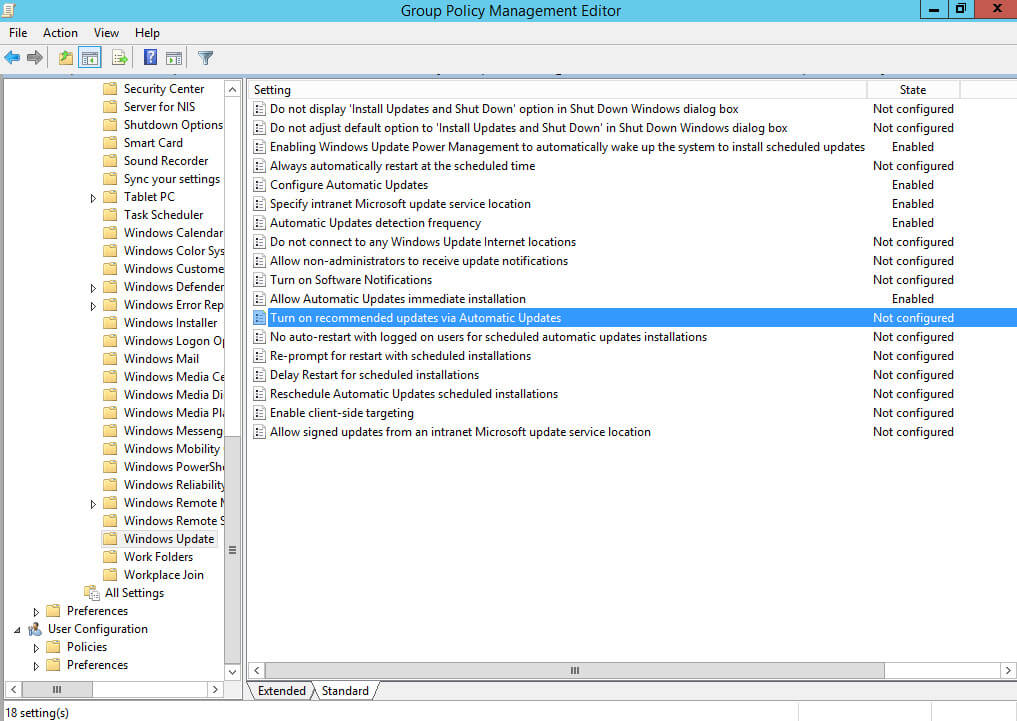

В редакторе групповой политики переходим в раздел “Computer Configuration”, затем в подраздел “Policies”, далее находим раздел “Administrative Templates” и выбираем “Windows Components”, затем “Windows Update”.

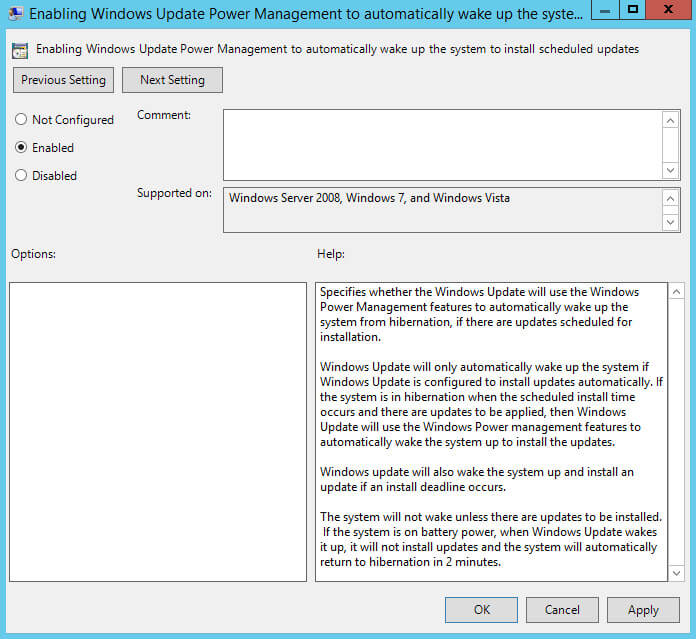

Далее нажимаем два раза левой кнопкой мыши на пункт “Enabling Windows Update Power Management to automatically wake up the system to install scheduled updates”.

Данная настройка позволяет выводить систему из режима сна для установки обновлений.

Обратите внимание, если групповая политика рассчитана только для серверов, то эту настройку можно не применять.

Нажимаем на кнопку “OK”.

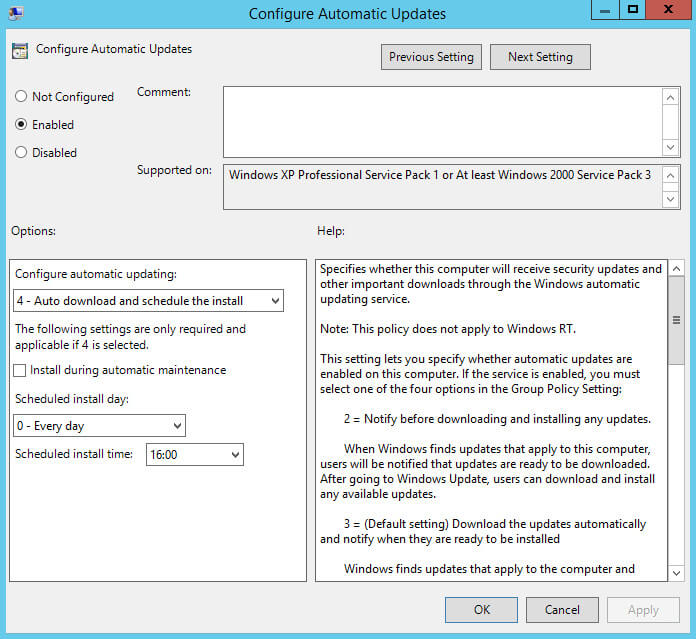

Далее нажимаем два раза левой кнопкой мыши на пункт “Configure Automatic Updates”.

Данная настройка позволяет выбрать параметры установки обновлений и расписание, по которому они будут устанавливаться.

В данном руководстве обновления будут автоматически загружаться и устанавливаться каждый день в четыре часа вечера на все компьютеры.

Обратите внимание, в промышленной среде для важных серверов не рекомендуется использовать автоматическую установку обновлений, чтобы иметь возможность полностью контролировать процесс установки и, таким образом, минимизировать получение ошибок в ходе обновления.

В разделе “Configure automatic updating” выбираем “Auto download and schedule the install”.

В разделе “Scheduled install day” выбираем удобное расписание для установки обновлений”.

Нажимаем на кнопку “OK”.

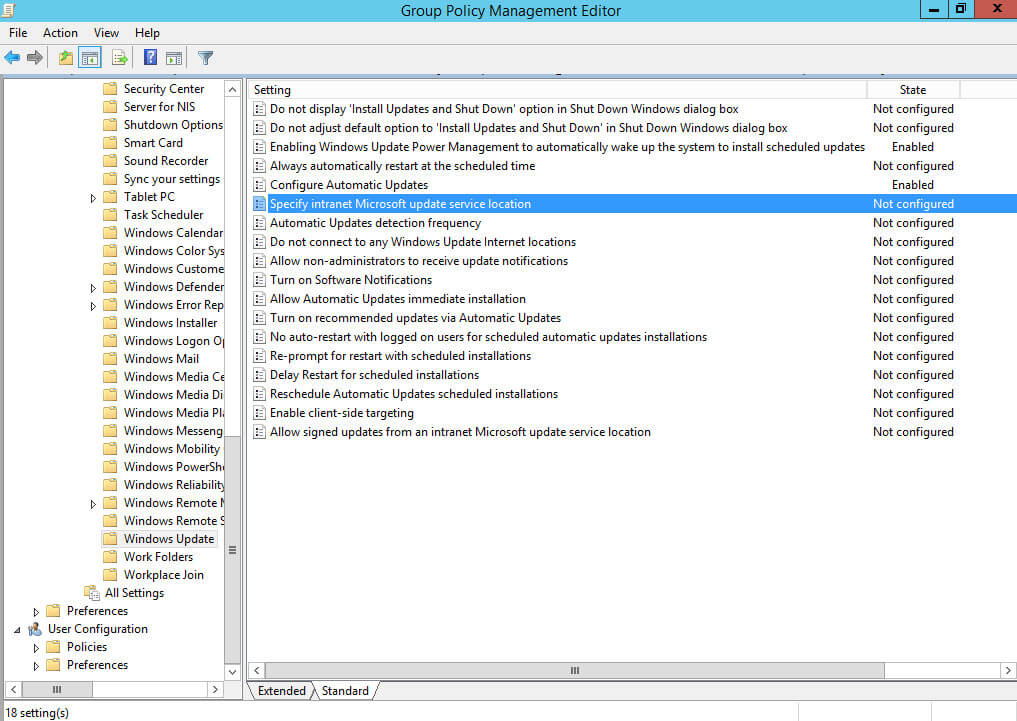

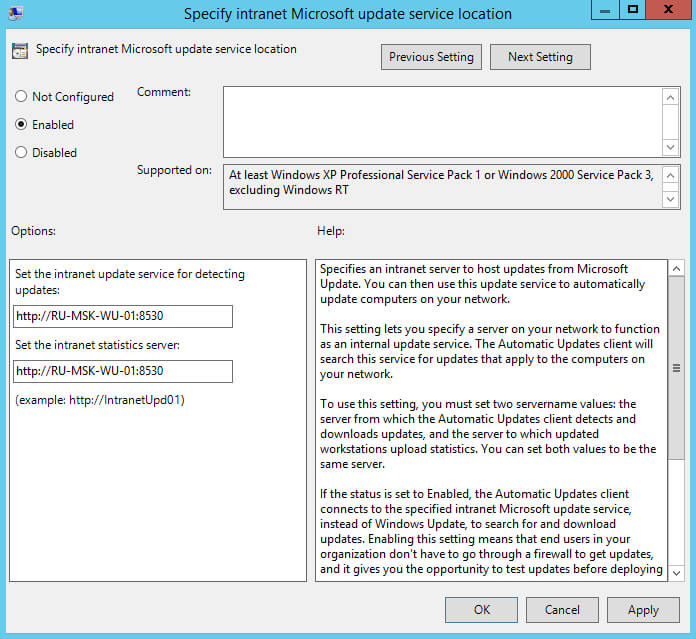

Далее нажимаем два раза левой кнопкой мыши на пункт “Specify intranet Microsoft update service location”.

Данная настройка позволяет указать адрес вашего сервера обновлений.

В поле “Set the intranet update service for detecting updates” указываем адрес, по которому ваш сервер обновлений доступен в локальной сети по протоколу HTTP, и порт 8530.

В поле “Set the intranet statistics server” указываем адрес, по которому ваш сервер обновлений доступен в локальной сети по протоколу HTTP, и порт 8530.

Нажимаем на кнопку “OK”.

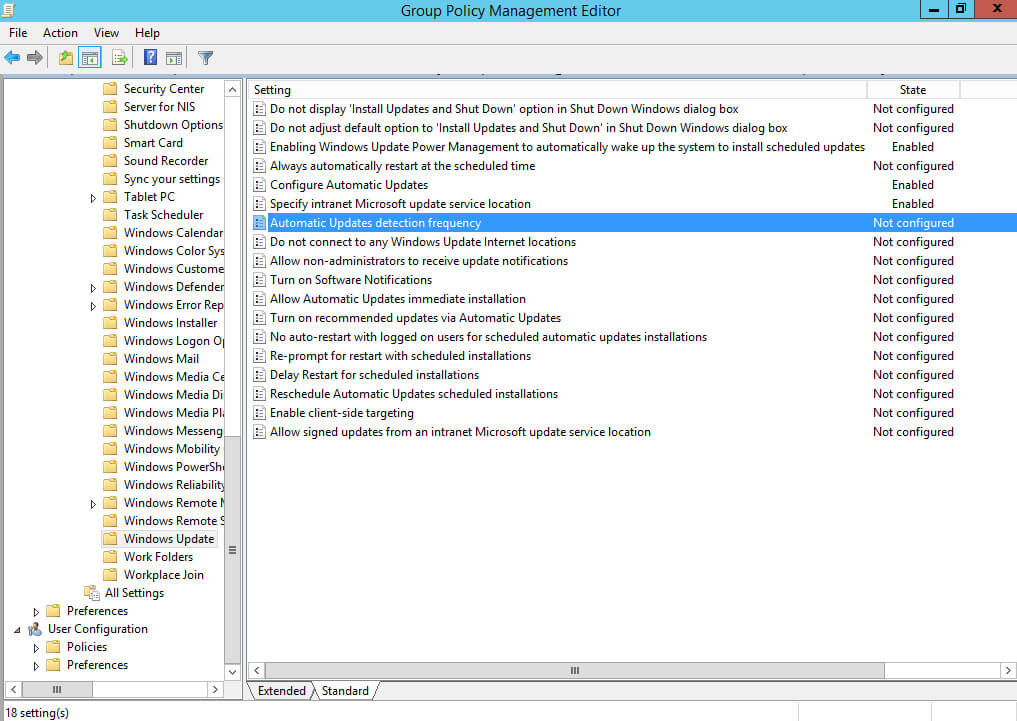

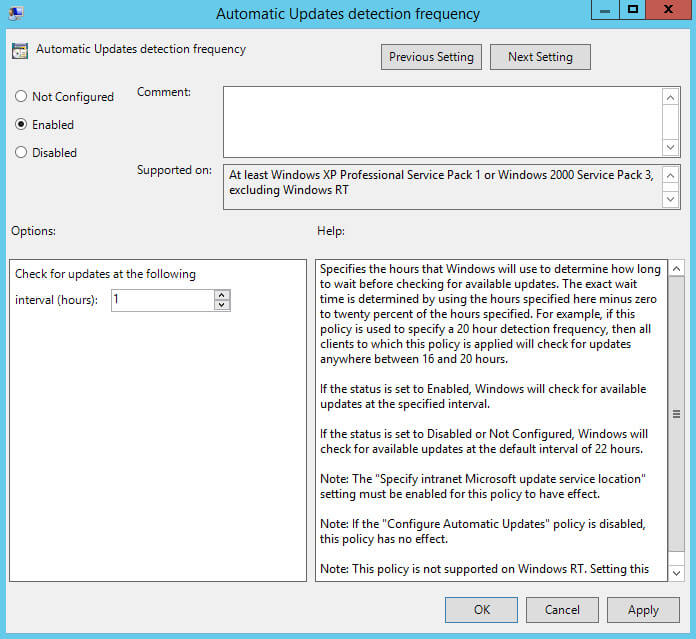

Далее нажимаем два раза левой кнопкой мыши на пункт “Automatic Updates detection frequency”.

Данная настройка позволяет установить интервал проверки на наличие новых обновлений на вашем сервере обновлений.

В данном руководстве проверка на наличие новых обновлений будет проводиться один раз в час.

В поле “Interval (hours)” указываем удобный интервал для установки обновлений.

Нажимаем на кнопку “OK”.

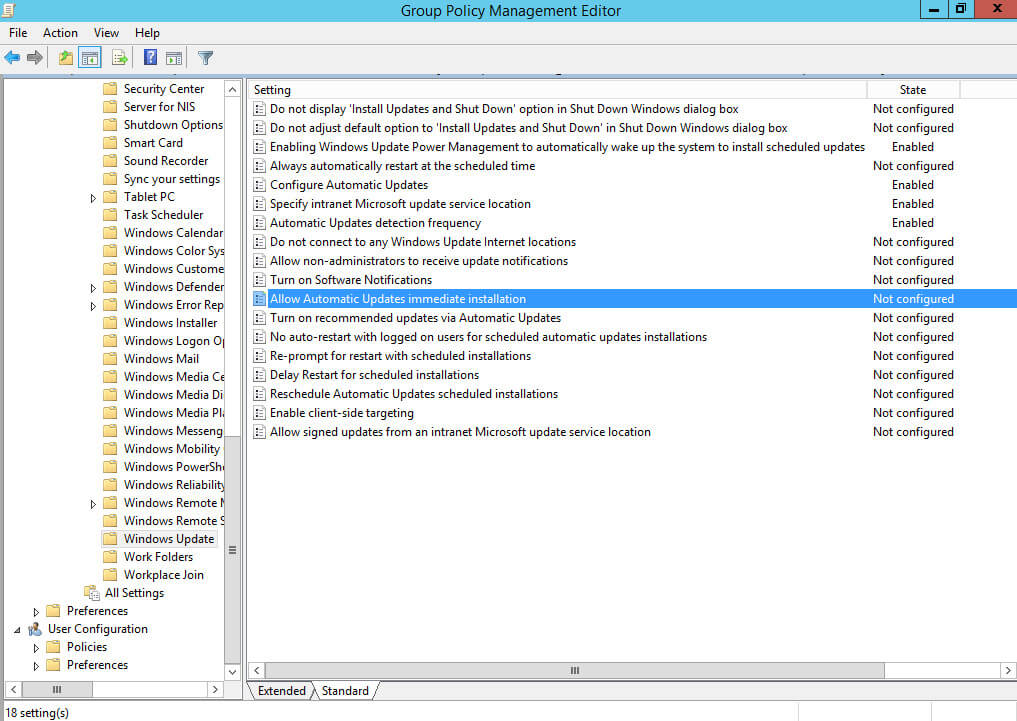

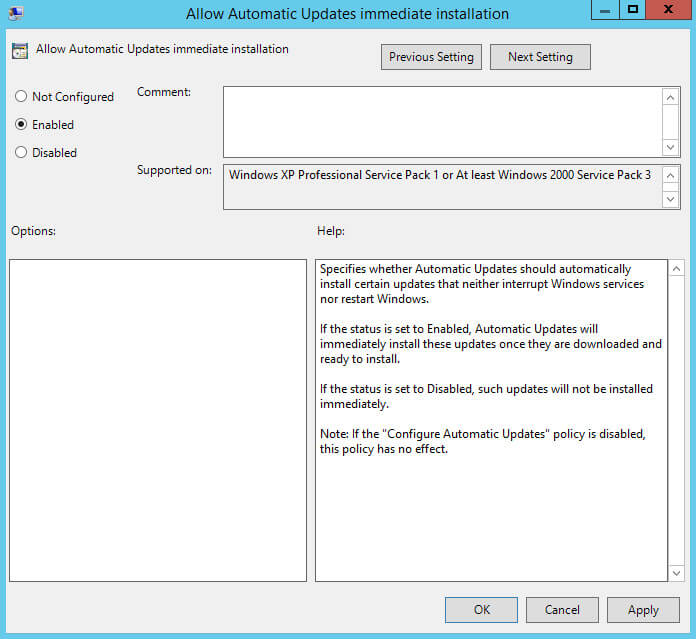

Далее нажимаем два раза левой кнопкой мыши на пункт “Allow Automatic Updates immediate installation”.

Данная настройка позволяет немедленно начать установку обновлений, после того как они будут загружены и подготовлены к установке на целевых компьютерах.

Нажимаем на кнопку “OK”.

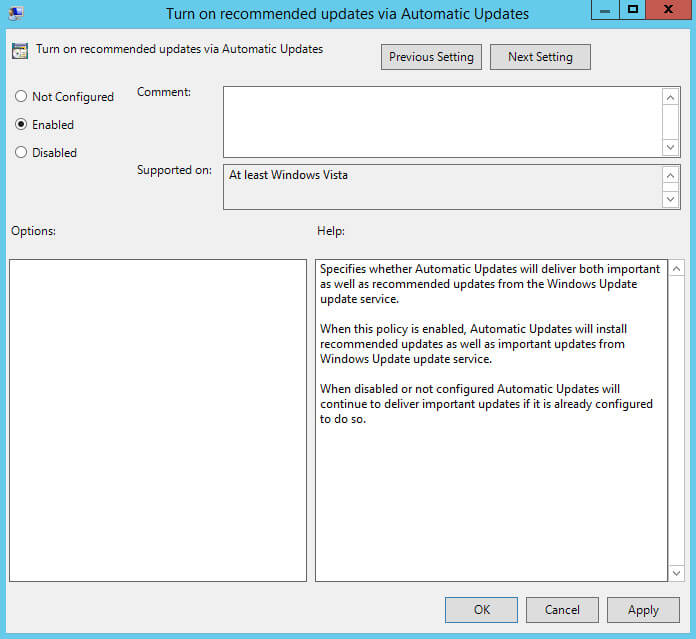

Далее нажимаем два раза левой кнопкой мыши на пункт “Turn on recommended updates via Automatic Updates”.

Данная настройка позволяет устанавливать на компьютеры не только важные обновления, но и рекомендуемые.

Нажимаем на кнопку “OK”.

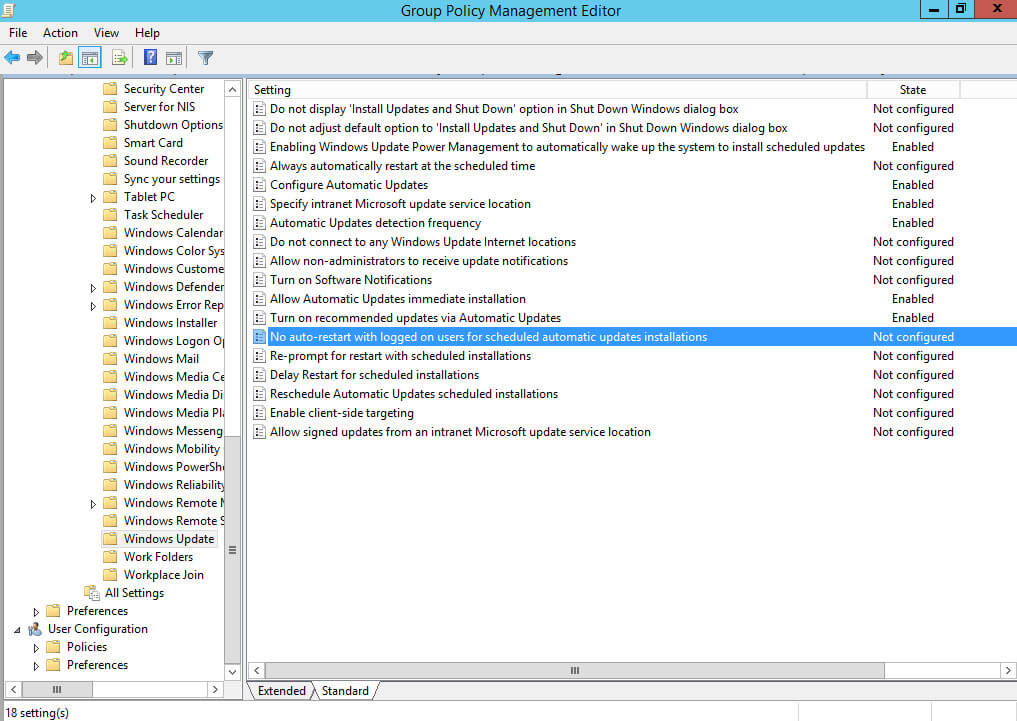

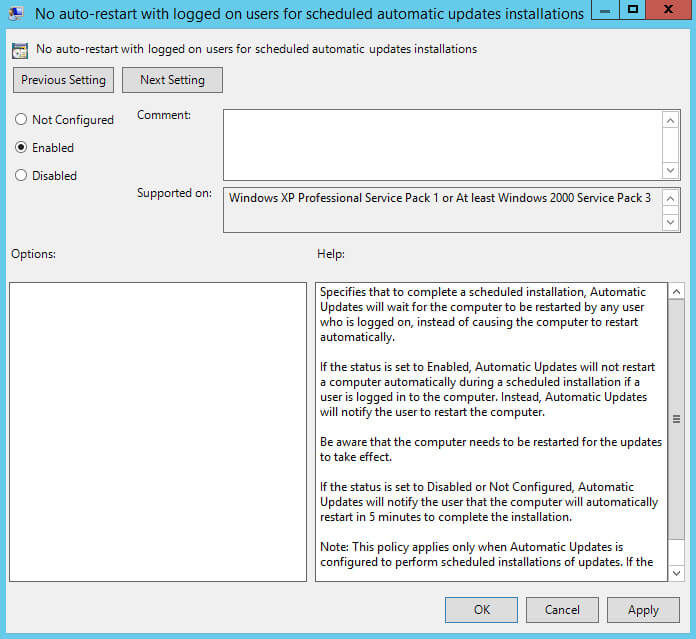

Далее нажимаем два раза левой кнопкой мыши на пункт “No auto-restart with logged on users for scheduled automatic updates installation”.

Данная настройка позволяет запретить автоматическую перезагрузку компьютера, если на него вошел пользователь.

Нажимаем на кнопку “OK”.

Теперь проверим применение групповой политики.

Для этого необходимо запустить обновление групповых политик на компьютере, который попадает под действие новой групповой политики и на который требуется установить обновления.

В данном руководстве в качестве компьютера, на который будут устанавливаться обновления, используется сервер на базе операционной системы Windows Server 2012 R2, который выполняет роль контроллера домена.

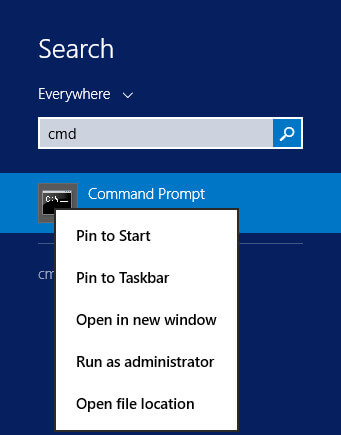

Нажимаем “Start”, указываем в строке поиска “cmd”, затем нажимаем правой кнопкой мыши на “Command Prompt” и выбираем “Run as administrator”.

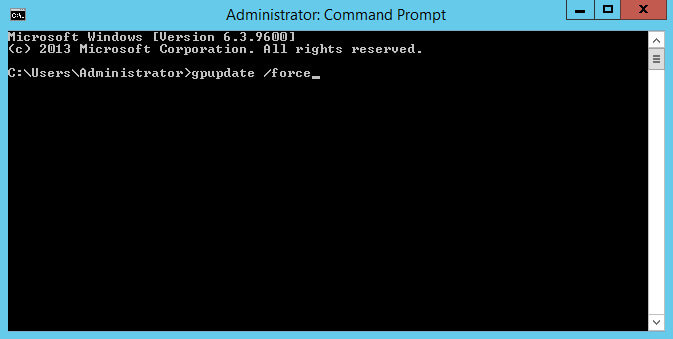

Ускорим применение новой политики на сервер с помощью команды:

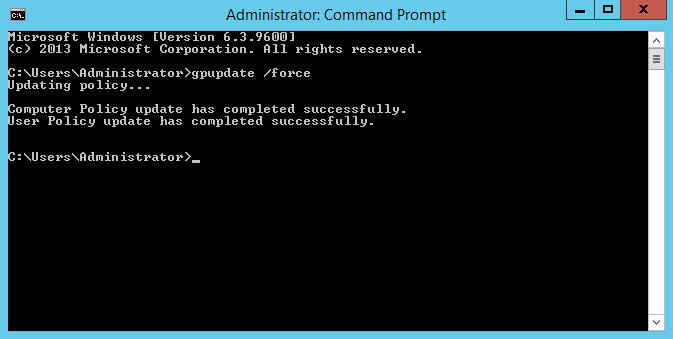

Обновления групповых политик успешно завершено.

Теперь проверим, что сервер получил необходимые настройки для загрузки обновлений с сервера, на котором установлена роль Windows Server Update Services.

Переходим в меню “Start” и нажимаем кнопку “Control Panel”.

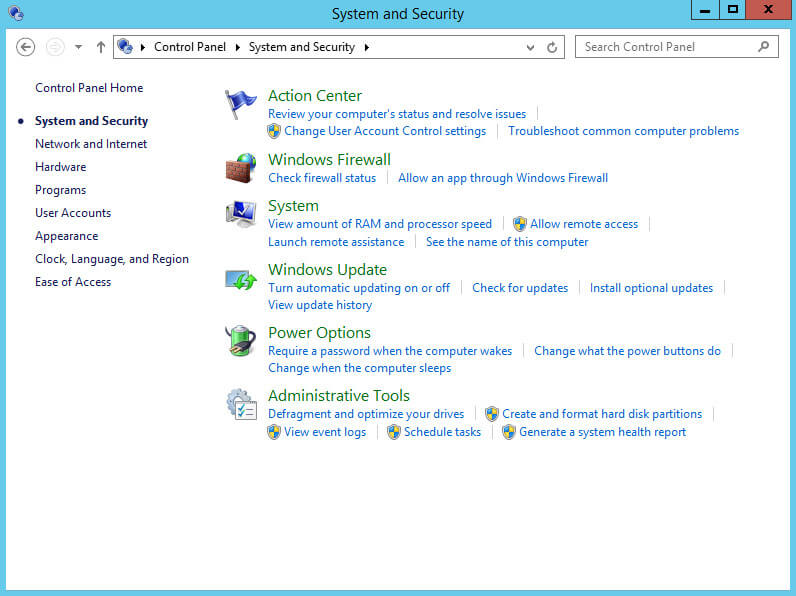

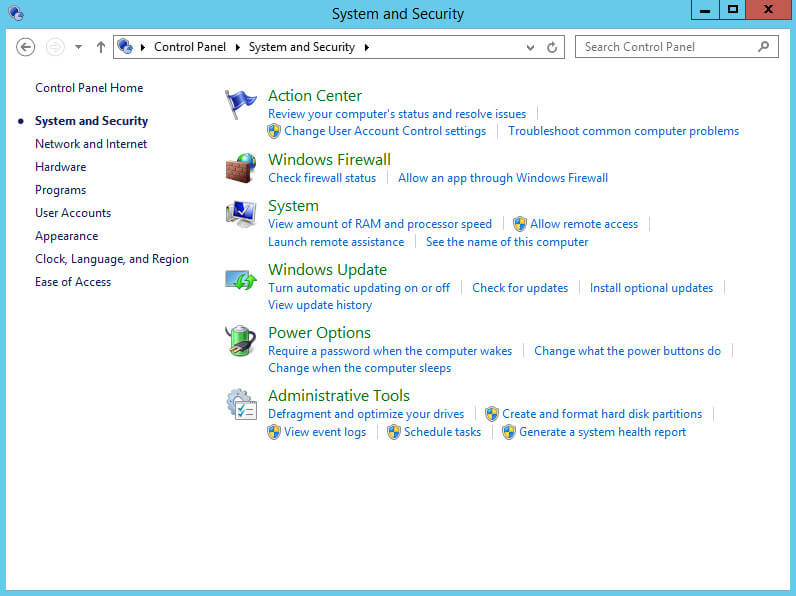

Далее переходим в раздел “System and Security”.

Выбираем раздел “Windows Update”.

Если вы все сделали правильно, то в разделе “Windows Update” в пункте “You receive updates” должно отображаться “Managed by your system administrator”.

Теперь необходимо создать новую группу компьютеров, разрешить установку определенных обновлений на эту группу и добавить в эту группу компьютеры, на которые планируется устанавливать обновления.

Возвращаемся на сервер, на котором установлена роль Windows Server Update Services.

Заходим в систему под учетной записью с правами администратора.

Открываем “Server Manager”, нажимаем на кнопку “Tools” в правом верхнем углу экрана и выбираем “Windows Server Update Services”.

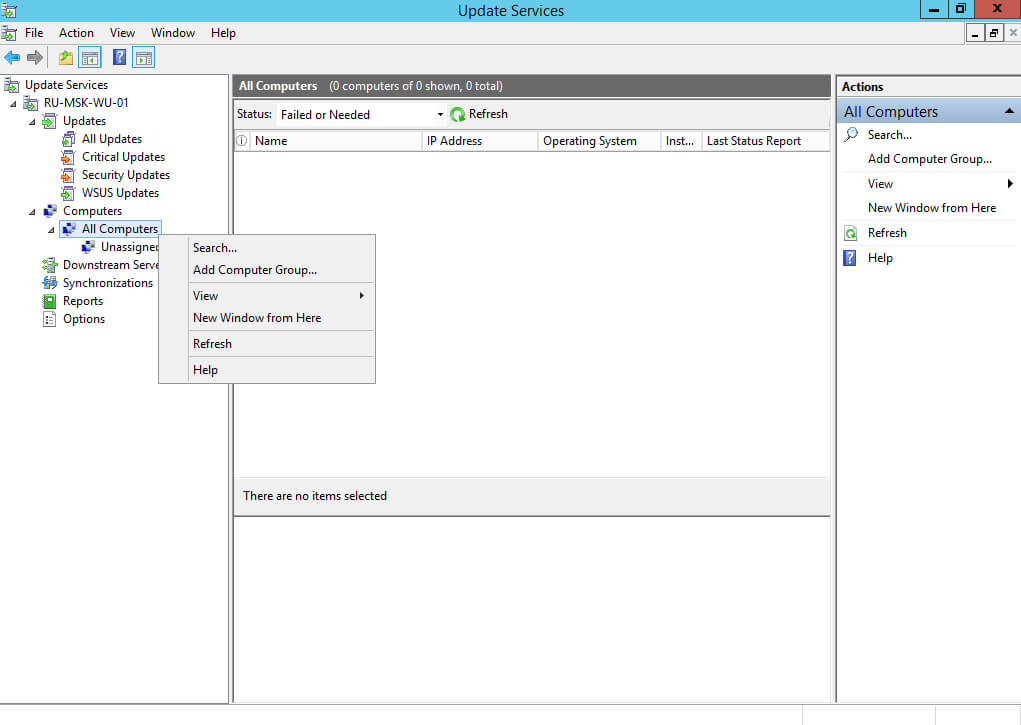

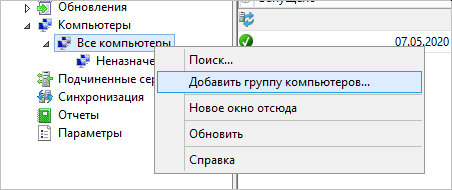

Переходим в раздел “Computers” и нажимаем правой кнопкой мыши на подраздел “All Computers”. В открывшемся меню выбираем “Add Computer Group”.

В данном руководстве будет использоваться группа “Servers”, куда будут добавляться сервера, на которые требуется установить обновления.

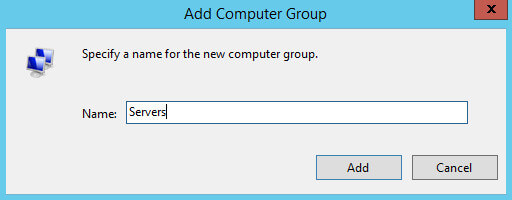

Указываем имя для новой группы компьютеров и нажимаем на кнопку “Add”.

Теперь в новую группу необходимо добавить компьютеры, на которые требуется установить обновления.

В данном руководстве в качестве компьютера, куда будут устанавливаться обновления, используется сервер, который выполняет роль контроллера домена.

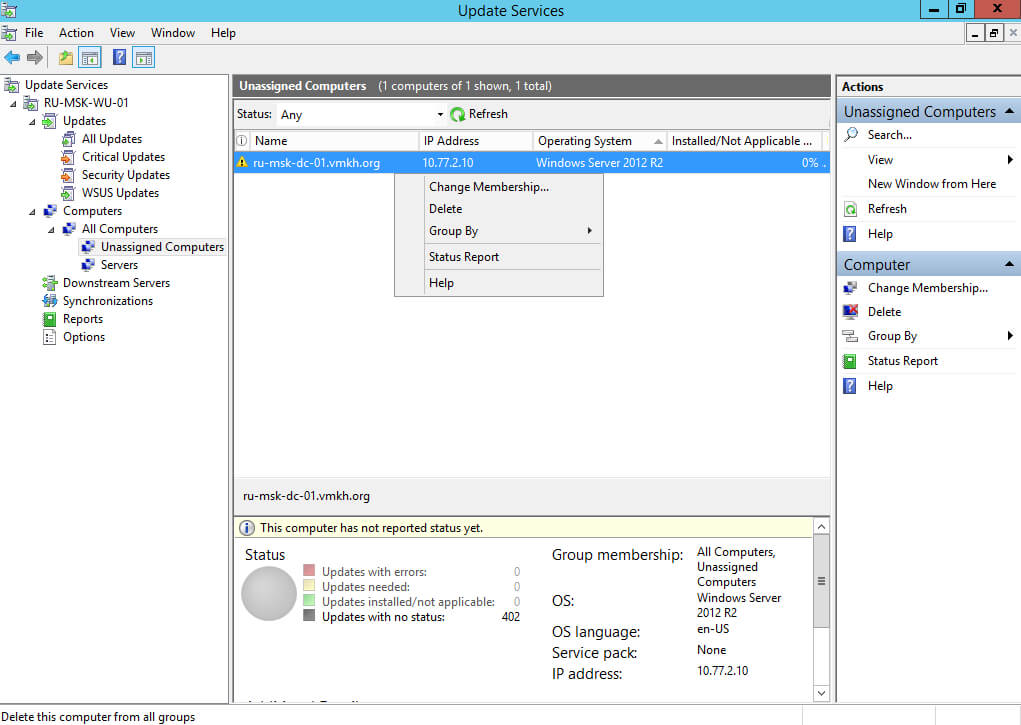

Переходим в раздел “Computers”, затем в подраздел “Unassigned Computers”. В меню “Status” выбираем “Any” и нажимаем на кнопку “Refresh”.

В этом подразделе появляются все компьютеры, на которые распространилась информация о вашем сервере обновлений.

Нажимаем правой кнопкой мыши на компьютер, на который требуется установить обновления, и в открывшемся меню выбираем “Change Membership”.

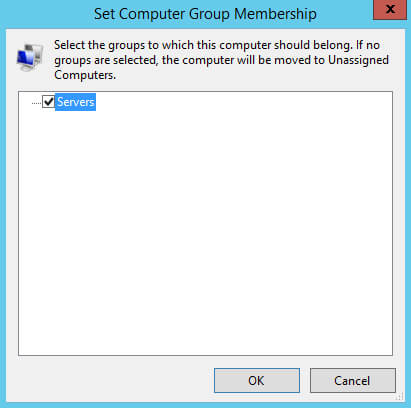

Указываем группу компьютеров, в которую необходимо добавить компьютер и нажимаем на кнопку “OK”.

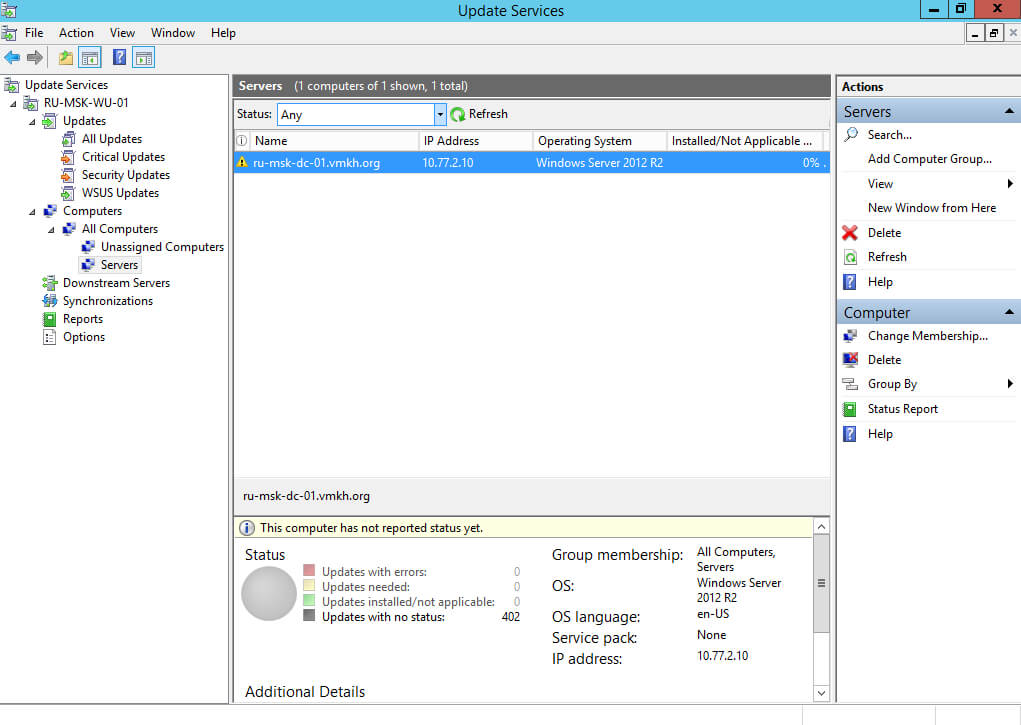

Переходим в раздел “Computers”, затем в подраздел “Servers”. В меню “Status” выбираем “Any” и нажимаем на кнопку “Refresh”.

Компьютер успешно добавлен в группу “Servers”.

Теперь необходимо разрешить установку обновлений на новую группу компьютеров.

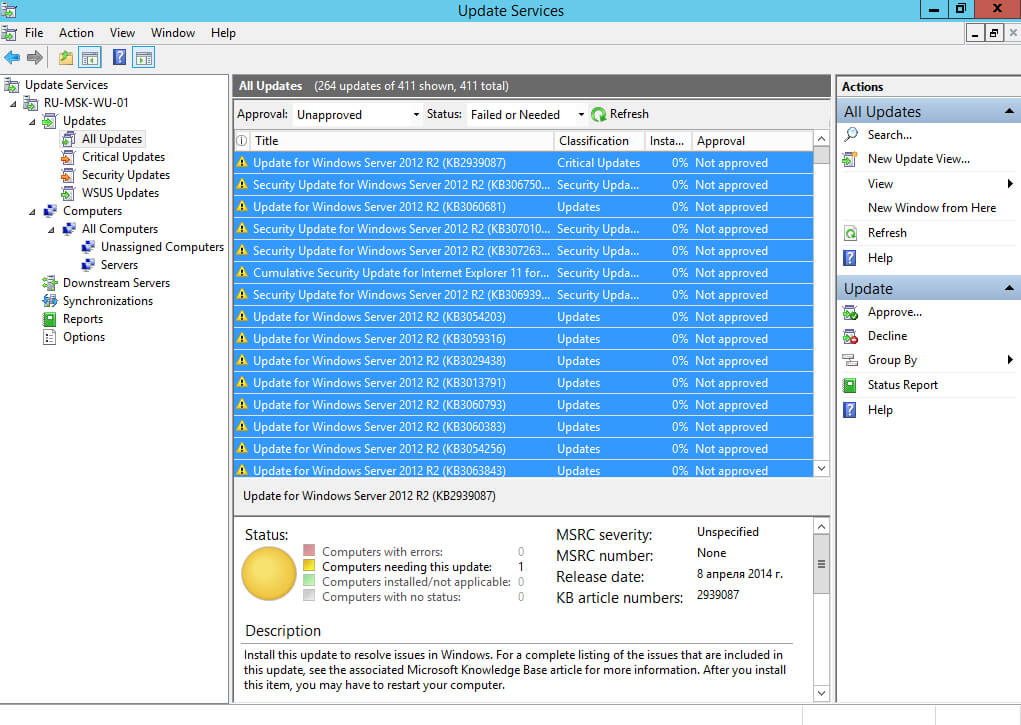

В разделе “Updates” переходим в подраздел “All Updates” и в правой части экрана выбираем необходимые для установки обновления.

В данном руководстве будут разрешены все обновления для операционной системы Windows Server 2012 R2.

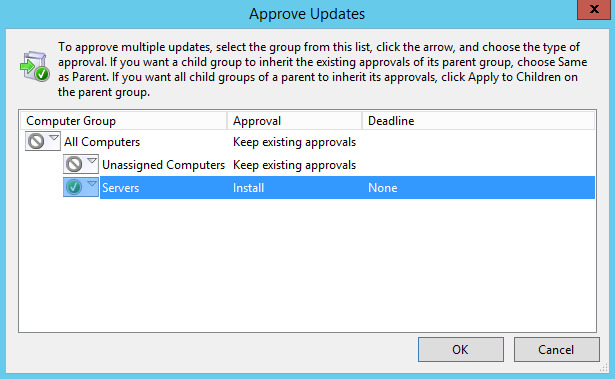

Выбираем обновления, которые необходимо разрешить для установки, и нажимаем на кнопку “Approve”.

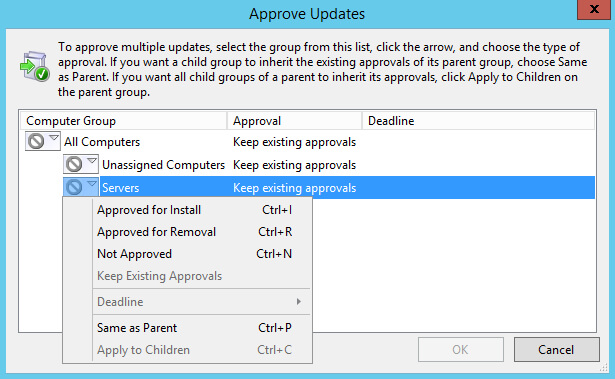

Теперь нужно выбрать группу компьютеров, на которую нужно разрешить установку выбранных обновлений.

Выбираем “Servers”, и в открывшемся меню выбираем “Approved for Install”.

Все готово к разрешению на установку выбранных обновлений на группу “Servers”.

Нажимаем на кнопку “OK”.

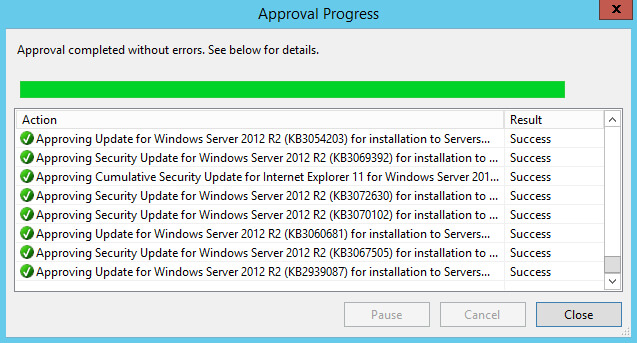

Обновления успешно разрешены для установки на выбранную группу компьютеров.

Нажимаем на кнопку “Close”.

Теперь необходимо подождать, и через некоторое время на указанную группу компьютеров будут загружены и установлены только те обновления, которые были разрешены.

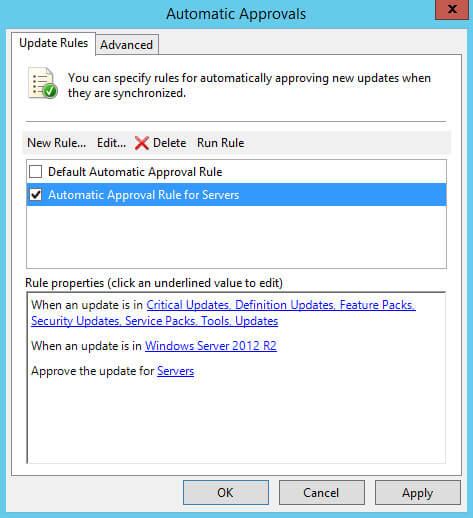

Теперь можно создать правило для автоматического разрешения новых обновлений.

Обратите внимание, в промышленной среде для важных серверов не рекомендуется использовать правила для автоматического разрешения обновлений, чтобы иметь возможность полностью контролировать процесс установки и, таким образом, минимизировать получение ошибок в ходе обновления.

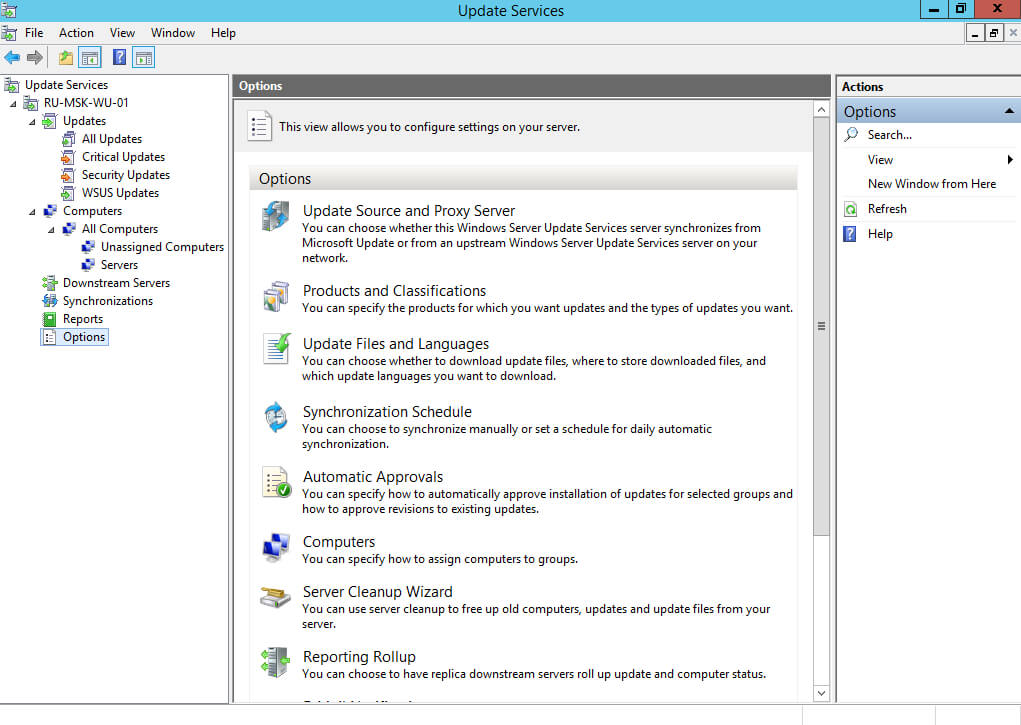

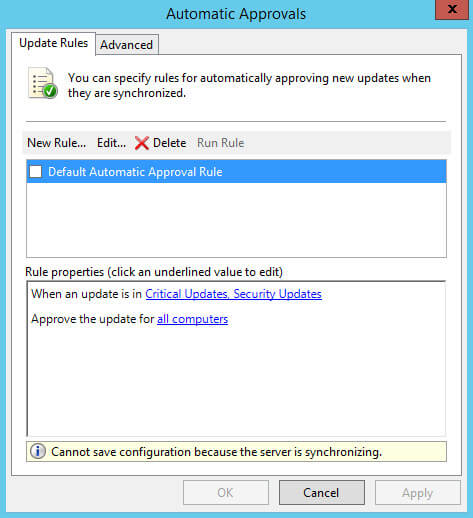

В разделе “Options” выбираем “Automatic Approvals”.

Нажимаем на кнопку “New Rule”.

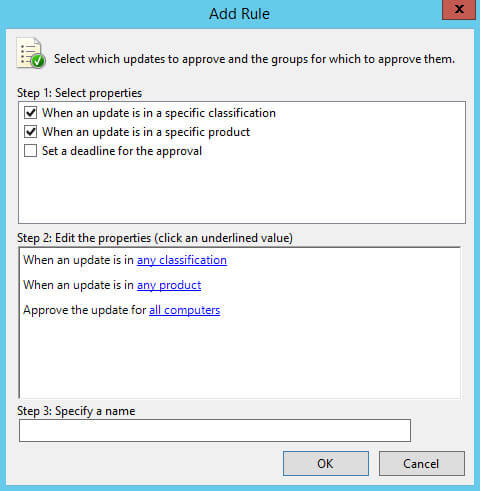

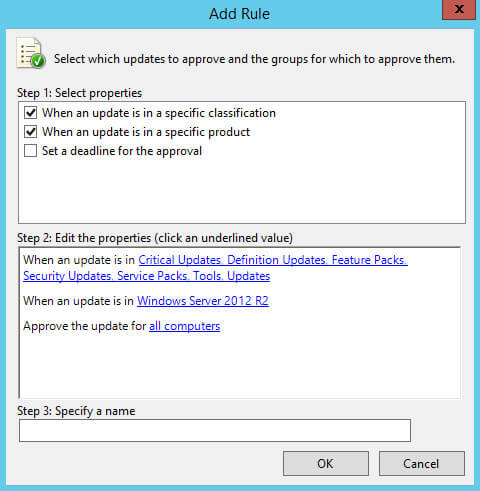

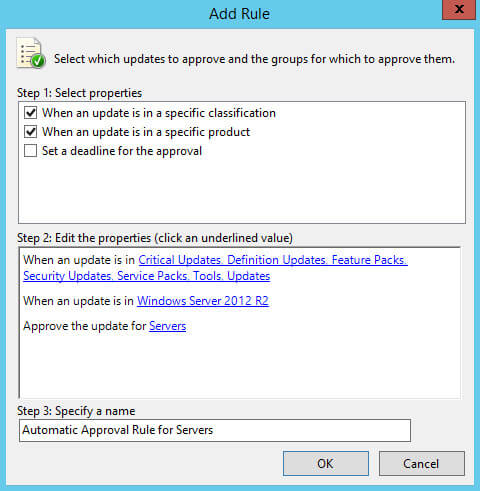

В разделе “Step 1: Select properties” ставим галочку на пункте “When an update is in a specific classification”, чтобы указать для каких классификаций обновления будут разрешаться автоматически.

Затем ставим галочку на пункте “When an update is in a specific product”, чтобы указать для каких продуктов обновления будут разрешаться автоматически.

В разделе “Step 2: Edit the properties” выбираем “Any classification”.

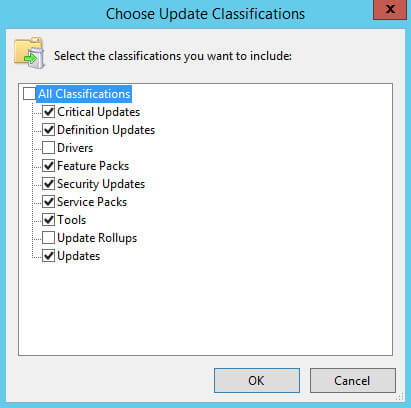

Далее необходимо выбрать нужные обновления по классификации.

Выбираем все классификации кроме “Drivers” и “Update Rollups”.

Обратите внимание, обновления, которые относятся к классификациям “Drivers” и “Update Rollups”, не рекомендуется устанавливать, используя сервер обновлений, чтобы иметь возможность полностью контролировать процесс установки и, таким образом, минимизировать получение ошибок в ходе обновления.

Нажимаем на кнопку “OK”.

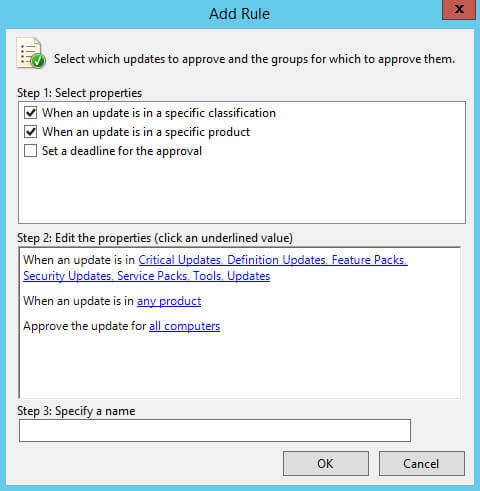

Теперь необходимо выбрать для каких продуктов нужно автоматически разрешать обновления.

В разделе “Step 2: Edit the properties” выбираем “Any product”.

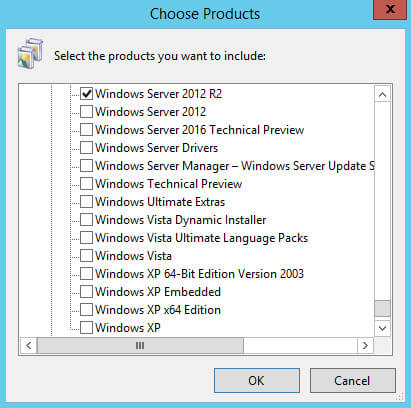

В данном руководстве будут автоматически разрешаться обновления для операционной системы Windows Server 2012 R2.

Выбираем продукты, на которые планируется устанавливать обновления, и нажимаем на кнопку “OK”.

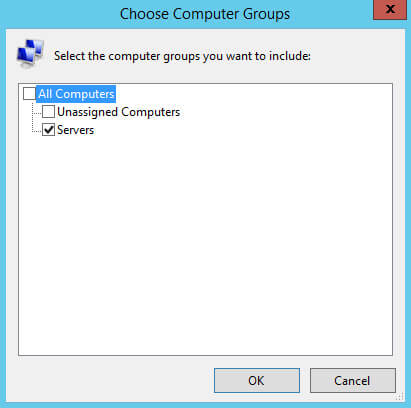

Теперь необходимо выбрать для какой группы компьютеров необходимо автоматически разрешать обновления.

В разделе “Step 2: Edit the properties” выбираем “All computers”.

В данном руководстве в качестве группы, на которую необходимо автоматически разрешать обновления, используется группа “Servers”.

Выбираем группу компьютеров, для которой необходимо автоматически разрешать обновления, и нажимаем на кнопку “OK”.

Теперь необходимо указать имя для нового правила.

В разделе “Step 3: Specify a name” указываем имя для нового правила и нажимаем на кнопку “OK”.

Создание правила для автоматического разрешения новых обновлений завершено.

Ставим галочку на новом правиле и нажимаем на кнопку “OK”.

Теперь проверим, установились ли обновления.

Через день возвращаемся на компьютер, на котором должны были установиться обновления.

В данном руководстве в качестве компьютера, на который устанавливались обновления, использовался контроллер домена.

Заходим в систему под учетной записью с правами администратора домена и переходим в меню “Start”.

Теперь переходим в раздел “System and Security”.

Выбираем раздел “Windows Update”.

Обновления успешно установились на сервер.

Чтобы завершить установку обновлений необходимо перезагрузить сервер.

Windows Server Update Services или WSUS предназначен для распространения обновлений внутри сети. Он позволит скачивать все пакеты для их установки на один сервер и распространять данные пакеты по локальной сети. Это ускорит процесс получения самих обновлений, а также даст администратору контроль над процессом их установки.

В данной инструкции мы рассмотрим пример установки и настройки WSUS на Windows Server 2012 R2.

Подготовка сервера

Установка роли сервера обновлений

Постустановка и настройка WSUS с помощью мастера

Ручная настройка сервера

Установка Microsoft Report Viewer

Конфигурирование сервера

Настройка клиентов

Групповой политикой

Реестром

Автоматическая чистка

Перед установкой

Рекомендуется выполнить следующие действия, прежде чем начать установку WSUS:

- Задаем имя компьютера.

- Настраиваем статический IP-адрес.

- При необходимости, добавляем компьютер в домен.

- Устанавливаем все обновления Windows.

Также нужно убедиться, что на сервере достаточно дискового пространства. Под WSUS нужно много места — в среднем, за 2 года использования, может быть израсходовано около 1 Тб. Хотя, это все условно и, во многом, зависит от количества программных продуктов, которые нужно обновлять и как часто выполнять чистку сервера от устаревших данных.

Установка роли

Установка WSUS устанавливается как роль Windows Server. Для начала запускаем Диспетчер серверов:

В правой части открытого окна нажимаем Управление — Добавить роли и компоненты:

На странице приветствия просто нажимаем Далее (также можно установить галочку Пропускать эту страницу по умолчанию):

На следующей странице оставляем переключатель в положении Установка ролей или компонентов:

Далее выбираем сервер из списка, на который будем ставить WSUS:

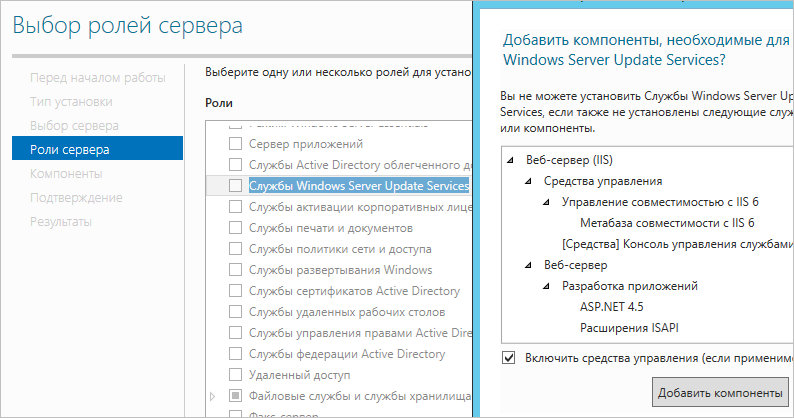

В окне «Выбор ролей сервера» ставим галочку Службы Windows Server Update Services — в открывшемся окне (если оно появится) нажимаем Добавить компоненты:

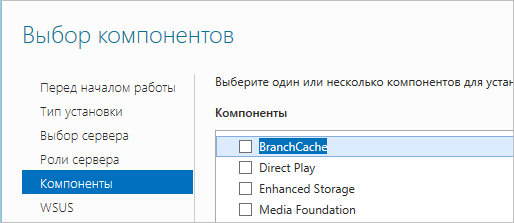

Среди компонентов оставляем все по умолчанию и нажимаем Далее:

Мастер запустит предварительную настройку служб обновления — нажимаем Далее:

Среди ролей службы можно оставить галочки, выставленные по умолчанию:

Прописываем путь, где WSUS будет хранить файлы обновлений:

* в нашем примере был прописан путь C:WSUS Updates. Обновления нужно хранить на разделе с достаточным объемом памяти.

Запустится настройка роли IIS — просто нажимаем Далее:

Среди служб ролей оставляем все галочки по умолчанию и нажимаем Далее:

В последнем окне проверяем сводную информацию о всех компонентах, которые будут установлены на сервер и нажимаем Установить:

Процесс установки занимаем несколько минут. После завершения можно закрыть окно:

Установка роли WSUS завершена.

Первый запуск и настройка WSUS

После установки наш сервер еще не готов к работе и требуется его первичная настройка. Она выполняется с помощью мастера.

В диспетчере сервера кликаем по Средства — Службы Windows Server Update Services:

При первом запуске запустится мастер завершения установки. В нем нужно подтвердить путь, по которому мы хотим хранить файлы обновлений. Кликаем по Выполнить:

… и ждем завершения настройки:

Откроется стартовое окно мастера настройки WSUS — идем далее:

На следующей странице нажимаем Далее (при желании, можно принять участие в улучшении качества продуктов Microsoft):

Далее настраиваем источник обновлений для нашего сервера. Это может быть центр обновлений Microsoft или другой наш WSUS, установленный ранее:

* в нашем примере установка будет выполняться из центра Microsoft. На данном этапе можно сделать сервер подчиненным, синхронизируя обновления с другим WSUS.

Если в нашей сети используется прокси-сервер, задаем настройки:

* в нашем примере прокси-сервер не используется.

Для первичной настройки WSUS должен проверить подключение к серверу обновлений. Также будет загружен список актуальных обновлений. Нажимаем Начать подключение:

… и дожидаемся окончания процесса:

Выбираем языки программных продуктов, для которых будут скачиваться обновления:

Внимательно проходим по списку программных продуктов Microsoft и выбираем те, которые есть в нашей сети, и для который мы хотим устанавливать обновления:

* не стоит выбирать все программные продукты, так как на сервере может не хватить дискового пространства.

Выбираем классы обновлений, которые мы будем устанавливать на компьютеры:

* стоит воздержаться от установки обновлений, которые могут нанести вред, например, драйверы устройств в корпоративной среде не должны постоянно обновляться — желательно, чтобы данный процесс контролировался администратором.

Настраиваем синхронизацию обновлений. Желательно, чтобы она выполнялась в автоматическом режиме:

Мы завершили первичную настройку WSUS. При желании, можно установить галочку Запустить первоначальную синхронизацию:

После откроется консоль управления WSUS.

Завершение настройки сервера обновлений

Наш сервис установлен, настроен и запущен. Осталось несколько штрихов.

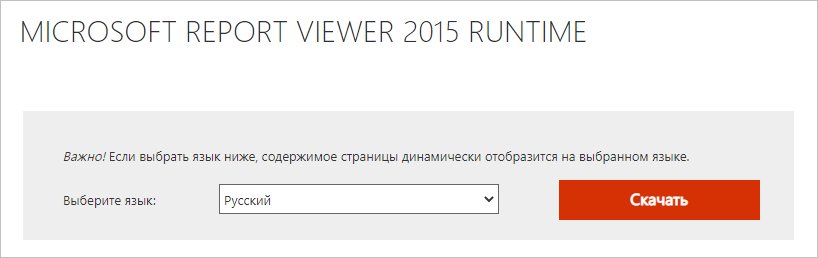

Установка Microsoft Report Viewer

Для просмотра отчетов, необходим компонент, который не ставится с WSUS. Для его установки нужно сначала зайти в установку ролей и компонентов:

… и среди компонентов на соответствующей странице выбираем .NET Framework 3.5:

Продолжаем установку и завершаем ее.

Для загрузки Microsoft Report Viewer переходим на страницу https://www.microsoft.com/ru-ru/download/details.aspx?id=45496 и скачиваем установочный пакет:

После выполняем установку приложения и перезапускаем консоль WSUS — отчеты будут доступны для просмотра.

Донастройка WSUS

Мастер установки предлагает выполнить большую часть настроек, но для полноценной работы необходимо несколько штрихов.

1. Группы компьютеров

При подключении новых компьютеров к серверу, они должны распределиться по группам. Группы позволят применять разные обновления к разным клиентам.

В консоли управления WSUS переходим в Компьютеры — кликаем правой кнопкой мыши по Все компьютеры и выбираем Добавить группу компьютеров…:

Вводим название для группы и повторяем действия для создания новой группы. В итоге получаем несколько групп, например:

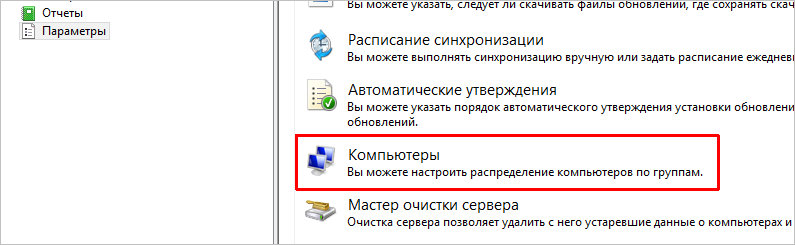

2. Автоматические утверждения

После получения сервером обновлений, они не будут устанавливаться, пока системный администратор их не утвердит для установки. Чтобы не заниматься данной работой в ручном режиме, создадим правила утверждения обновлений.

В консоли управления WSUS переходим в раздел Параметры — Автоматические утверждения:

Кликаем по Создать правило:

У нас есть возможность комбинировать условия, при которых будут работать наши правила. Например, для созданных ранее групп компьютеров можно создать такие правила:

- Для тестовой группы применять все обновления сразу после их выхода.

- Для рабочих станций и серверов сразу устанавливать критические обновления.

- Для рабочих станций и серверов применять обновления спустя 7 дней.

- Для серверов устанавливать обновления безопасности по прошествии 3-х дней.

3. Добавление компьютеров в группы

Ранее, нами были созданы группы компьютеров. После данные группы использовались для настройки автоматического утверждения обновлений. Для автоматизации работы сервера осталось определить, как клиентские компьютеры будут добавляться в группы.

В консоли WSUS переходим в Параметры — Компьютеры:

Если мы хотим автоматизировать добавление компьютеров в группы, необходимо установить переключатель в положение Использовать на компьютерах групповую политику или параметры реестра:

Настройка клиентов

И так, наш сервер готов к работе. Клиентские компьютеры могут быть настроены в автоматическом режиме с помощью групповой политики Active Directory или вручную в реестре. Рассмотрим оба варианта. Также стоит отметить, что, как правило, проблем совместимости нет — WSUS сервер на Windows Server 2012 без проблем принимает запросы как от Windows 7, так и Windows 10. Приведенные ниже примеры настроек являются универсальными.

Групповая политика (GPO)

Открываем инструмент настройки групповой политики, создаем новые политики для разных групп компьютеров — в нашем примере:

- Для тестовой группы.

- Для серверов.

- Для рабочих станций.

Создаем GPO для соответствующих организационных юнитов. Открываем данные политики на редактирование и переходим по пути Конфигурация компьютера — Политики — Административные шаблоны — Компоненты Windows — Центр обновления Windows. Стоит настроить следующие политики:

| Название политики | Значение | Описание |

|---|---|---|

| Разрешить управлению электропитанием центра обновления Windows выводить систему из спящего режима для установки запланированных обновлений | Включить | Позволяет центру обновления выводить компьютер из спящего режима для установки обновлений. |

| Настройка автоматического обновления | Включить. Необходимо выбрать вариант установки, например, автоматическую. Также задаем день недели и время установки. Для серверов рекомендуется не устанавливать обновления автоматически, чтобы избежать перезагрузок. |

Позволяет определить, что нужно делать с обновлениями, как именно их ставить и когда. Обратите внимание, что Microsoft большую часть обновлений выпускает во вторник — используйте эту информацию, чтобы задать наиболее оптимальное время установки. |

| Указать размещение службы обновлений Microsoft в интрасети | Включить. Указать адрес сервера в формате веб ссылки, например, http://WSUS-SRV:8530 * |

Настройка говорит клиентам, на каком сервере искать обновления. |

| Разрешать пользователям, не являющимся администраторами получать уведомления об обновлениях | Включить | Позволяет предоставить информацию об устанавливаемых обновлениях всем пользователям. |

| Не выполнять автоматическую перезагрузку, если в системе работают пользователи | Включить | Позволит избежать ненужных перезагрузок компьютера во время работы пользователя. |

| Повторный запрос для перезагрузки при запланированных установках | Включить и выставить значение в минутах, например, 1440 | Если перезагрузка была отложена, необходимо повторить запрос. |

| Задержка перезагрузки при запланированных установках | Включить и выставить значение в минутах, например, 30 | Дает время перед перезагрузкой компьютера после установки обновлений. |

| Разрешить клиенту присоединяться к целевой группе | Включить и задать значение созданной в WSUS группе компьютеров: — Рабочие станции — Серверы — Тестовая группа |

Позволяет добавить наши компьютеры в соответствующую группу WSUS. |

* 8530 — сетевой порт, на котором по умолчанию слушает сервер WSUS. Уточнить его можно на стартовой странице консоли управления WSUS.

Ждем применения политик. Для ускорения процесса некоторые компьютеры можно перезагрузить вручную.

Настройка клиентов через реестр Windows

Как говорилось выше, мы можем вручную настроить компьютер на подключение к серверу обновлений WSUS.

Для этого запускаем редактор реестра и переходим по пути: HKEY_LOCAL_MACHINESOFTWAREPolicesMicrosoftWindowsWindowsUpdate. Нам необходимо создать следующие ключи:

- WUServer, REG_SZ — указывает имя сервера, например, http://WSUS-SRV:8530

- WUStatusServer, REG_SZ — указывает имя сервера, например, http://WSUS-SRV:8530