Содержание

Просмотр системного журнала

Если в работе Windows 2012 появляется какая-то нестабильность, или появляются ошибки запуска\установки приложений, то это может быть связано с появлениями ошибок в самой операционной системе.

Все системные ошибки и предупреждения можно найти в «Журнале системы«.

В нем сохраняется информация о событиях, записываемых системными компонентами Windows.

Для просмотра и сохранения системного журнала нужно выполнить шаги:

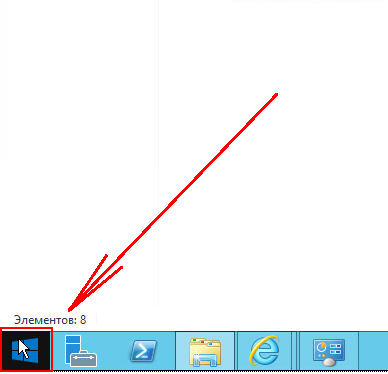

Открыть «Пуск«:

Открыть «Панель управления«:

В «Панели управления» выбрать «Просмотр журналов событий«

В открывшемся окне выбрать «Просмотр событий» -> «Журналы Windows» -> «Система«

Экспорт журнала

Системный журнал в полном объеме можно выгрузить путем нажатия на ссылку «Сохранить все события как…«

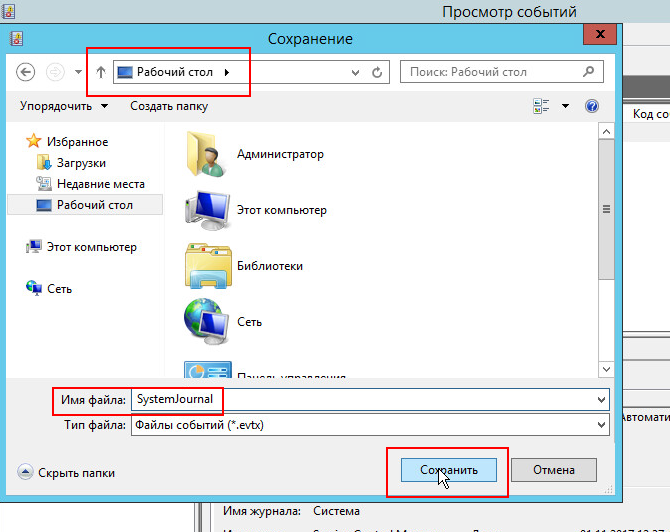

После нажатия ссылки «Сохранить все события как…» нужно выбрать путь и имя файла для сохраняемого журнала.

При сохранении файла возможно появление окна «Отображение сведений«.

В данном окне нужно выбрать пункт «Отображать сведения для следуюших языков: Русский«

Готово

Организация и анализ журналов событий является важной задачей для системных администраторов Windows Server 2012. Журналы событий позволяют отслеживать различные процессы, ошибки и предупреждения, которые могут возникнуть на сервере. Настройка логирования помогает обнаруживать проблемы в работе системы и найти способы их решения.

В этой статье мы рассмотрим пошаговую инструкцию по настройке логирования на Windows Server 2012. Мы покажем, как настроить различные журналы событий, как выбрать нужные фильтры и как организовать мониторинг производительности системы.

Прежде чем приступить к настройке логирования, необходимо установить необходимые роли и компоненты. Мы опишем, как установить и настроить Windows Event Forwarding, который позволяет отправлять события журналов событий с одного сервера на другой для централизованного анализа. Также мы расскажем о других полезных инструментах, таких как Windows Performance Monitor и PowerShell, которые помогут вам эффективно анализировать журналы событий.

Содержание

- Установка и настройка логирования на Windows Server 2012

- Шаг 1: Установка необходимых компонентов

- Шаг 2: Настройка журнала событий

- Шаг 3: Анализ и мониторинг журнала событий

- Проверка текущих настроек логирования

- Установка и настройка службы сбора событий

- Настройка правил логирования

Установка и настройка логирования на Windows Server 2012

В данной статье мы рассмотрим пошаговую инструкцию по установке и настройке логирования на Windows Server 2012.

Шаг 1: Установка необходимых компонентов

Перейдите в «Серверный менеджер» и выберите «Установка ролей и компонентов». Затем следуйте инструкциям мастера установки, чтобы установить следующие компоненты:

| Компонент | Описание |

|---|---|

| Windows Event Log Service | Служба журнала событий Windows предоставляет механизм логирования для различных приложений и служб Windows. |

| Windows PowerShell | Windows PowerShell — мощный инструмент командной строки и сценариев, который позволяет автоматизировать множество задач администрирования. |

Шаг 2: Настройка журнала событий

После установки необходимых компонентов перейдите в «Серверный менеджер» и выберите «Сервисы и приложения», затем «Службы».

Далее найдите службу «Служба журнала событий Windows» и щелкните правой кнопкой мыши. Выберите «Свойства» и в открывшемся окне настройте следующие параметры:

- Автоматический запуск: установите этот параметр для автоматический запуска службы при загрузке сервера.

- Режим запуска службы: выберите «Ручной» или «Автоматический» режим запуска службы, в зависимости от ваших предпочтений и потребностей.

- Максимальный размер журнала событий: установите максимальный размер журнала, чтобы предотвратить его переполнение.

- Ретеншн журнала событий: установите период, в течение которого журнал событий будет храниться на сервере.

Шаг 3: Анализ и мониторинг журнала событий

После настройки журнала событий вы можете анализировать и мониторить события, которые происходят на сервере. В Windows Server 2012 доступны следующие инструменты анализа и мониторинга:

- Event Viewer (Просмотр событий): позволяет просматривать и анализировать различные журналы событий.

- PowerShell: вы можете использовать командлеты PowerShell для извлечения и анализа данных из журналов событий.

- Сторонние инструменты: также доступны различные сторонние инструменты для анализа и мониторинга журналов событий.

В итоге вы сможете получить полную информацию о событиях, ошибках и предупреждениях, которые происходят на вашем сервере Windows Server 2012. Это поможет вам отслеживать потенциальные проблемы и принимать меры по их устранению.

Проверка текущих настроек логирования

Перед тем, как начать настраивать логирование на Windows Server 2012, необходимо проверить текущие настройки, чтобы понять, какие действия уже были выполнены и какие изменения нужно внести. Для этого можно воспользоваться инструментами Event Viewer (Просмотр событий) или PowerShell.

У Event Viewer есть несколько разделов, которые могут быть полезны при проверке текущих настроек логирования:

Системные журналы событий (System Event Logs) предоставляют информацию о различных событиях, происходящих в операционной системе, включая ошибки, предупреждения и успешные операции. Важно обратить внимание на журналы «Application» (Приложение), «System» (Система) и «Security» (Безопасность).

Журналы установки и удаления программ (Installed and Uninstall Programs Logs) содержат информацию о процессе установки и удаления программ. Здесь можно найти записи об установленных и удаленных приложениях, а также обновлениях операционной системы.

Журналы аудита безопасности (Security Audit Logs) содержат информацию о действиях пользователей и системных процессов, которые могут иметь значение для безопасности системы. Здесь можно найти записи о неудачных попытках входа в систему, обнаружении вредоносных программ и других подозрительных действиях.

Если вы предпочитаете использовать PowerShell, то можно воспользоваться следующими командами:

Get-EventLog -List — данная команда позволяет просмотреть список доступных журналов событий.

Get-EventLog -LogName «Application» -Newest 10 — данная команда позволяет просмотреть последние 10 событий из журнала «Application».

Проверка текущих настроек логирования позволит вам определить, какие данные уже собираются и какие события необходимо отслеживать. После этого вы сможете приступить к настройке логирования в соответствии с требованиями вашей организации или проекта.

Установка и настройка службы сбора событий

Для установки и настройки службы сбора событий на Windows Server 2012, следуйте этим шагам:

- Откройте «Панель управления» и выберите «Программы и компоненты».

- В левой панели выберите «Включение или отключение компонентов Windows».

- В открывшемся окне найдите и отметьте «Служба сбора событий» в списке компонентов.

- Нажмите «ОК» и подождите, пока процесс установки завершится.

- После завершения установки, откройте «Панель управления» и выберите «Система и безопасность».

- В разделе «Администрирование» выберите «Службы компонентов».

- В открывшемся окне найдите и дважды кликните на «Служба сбора событий».

- Во вкладке «Общие» установите «Тип запуска» в значение «Автоматически».

- Во вкладке «Восстановление» установите «Перезапустить службу» в случае сбоя.

- Нажмите «ОК», чтобы сохранить настройки.

После завершения этих шагов, служба сбора событий будет установлена и настроена на вашем сервере Windows Server 2012. Вы будете в состоянии просматривать и анализировать события, происходящие на сервере, с помощью инструментов управления событиями операционной системы.

Настройка правил логирования

Правила логирования позволяют определить, какие события и сообщения будут регистрироваться в журнале событий Windows Server 2012. Важно настроить правила логирования правильно, чтобы обеспечить эффективную и информативную запись событий.

Для настройки правил логирования выполните следующие шаги:

- Запустите Консоль управления событиями, нажав Win+R и введите «eventvwr.msc».

- Откройте раздел «Правила».

- Щелкните правой кнопкой мыши по разделу «Правила» и выберите «Создать правило».

- Выберите тип правила из списка, например, «Событие Windows».

- Введите имя правила и описание (опционально).

- Выберите категории событий, которые будут записываться в журнал событий.

- Установите фильтры, чтобы определить, какие события будут зарегистрированы.

- Настройте опции логирования, такие как максимальный размер журнала или ротация журнала (если требуется).

- Нажмите «ОК», чтобы сохранить настройки правила логирования.

После создания правила логирования оно будет добавлено в раздел «Правила» и применено к журналу событий. Если вам потребуется изменить настройки правила логирования или удалить его, вы можете щелкнуть правой кнопкой мыши по правилу и выбрать соответствующий вариант действия.

Настройка правил логирования позволяет организовать эффективную регистрацию событий в журнале событий Windows Server 2012 и обеспечить удобную отладку и анализ системы.

Время на прочтение

3 мин

Количество просмотров 40K

Не так давно, для успешного прохождения аудита на соответствие стандартам PCI DSS, потребовалось включить аудит событий Windows серверов и что самое главное — настроить отправку уведомлений о критичных событиях на E-mail. Для Linux серверов вопрос решается установкой и настройкой OSSEC (ну еще могут понадобиться syslog ws loganalyzer и auditd), для Windows Server 2012 R2 да еще и русской версии он не подошел (в последствии нам таки удалось его адекватно настроить, если будет интересно — смогу описать как). Так что решили искать другие способы…

Первым дело следует включить аудит всех необходимых операций (управление учетными записями и контроль целостности файлов) в доменной политике. И если с аудитом операций над объектами Active Directory все просто, то вот с аудитом файловых операций придется повозиться. Тут, как нельзя кстати, компания Netwrix (не сочтите за рекламу, — компания автор коммерческого софта для аудита) подготовила замечательную статью: «Настройка аудита файловых серверов: подробная инструкция и шпаргалка» (.pdf).

Но вернемся к нашим «костылям». После успешной активации аудита всех необходимых операций и обнаружения в журналах Windows интересующих нас событий, встал вопрос об их отправке на сервер мониторинга… Логично было бы воспользоваться встроенными инструментами («Attach Task To This Event» не самый информативный инструмент, зато «родной» для Windows), но тут всплывает первый любопытный и не приятный момент от Microsoft — «Send an email and Display a message are deprecated for from Windows Server 2012 and Windows 8».

Send an e-mail (deprecated)

…

Согласно рекомендациям от Microsoft, как замену встроенному «deprecated» функционалу решили использовать скрипты PowerShell для фильтрации журналов и отправки по E-mail, благо есть подробные инструкции:

«Аудит Active Directory средствами Powershell с оповещением об изменениях».

«Аудит удаления и доступа к файлам и запись событий в лог-файл средствами Powershell»

Но тут возникла сложность другого характера: приведенные выше скрипты отсылали на E-mail только заголовки (темы) событий, тело письма было пустым

пример скрипта отправки уведомления о событии ‘Заблокирован аккаунт’ — Event ID 4725:

$time = (get-date) - (new-timespan -min 60)

$Subject = “Заблокирован аккаунт"

$Theme = “Только что был заблокирован аккаунт”

$Server = “smtp.server.local”

$From = “AD@domain.local”

$To = “support@domain.local”

$encoding = [System.Text.Encoding]::UTF8

#Выбирается последнее произошедшее событие с таким ID.

$TimeSpan = new-TimeSpan -sec 1

foreach($event in $events)

{

$PrevEvent = $Event.Запись

$PrevEvent = $PrevEvent - 1

$TimeEvent = $Event.TimeCreated

$TimeEventEnd = $TimeEvent+$TimeSpan

$TimeEventStart = $TimeEvent- (new-timespan -sec 1)

$Body=Get-WinEvent -maxevents 1 -FilterHashtable @{LogName=”Security”;ID=4725;StartTime=$TimeEventStart;} | Select TimeCreated,@{n=”Account Name”;e={([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq “TargetUserName”} |%{$_.’#text’}}},@{n=”Computer”;e={([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq “TargetDomainName”}| %{$_.’#text’}}}

$body = $body -replace "@{" -replace "}" -replace "=", ": " -replace ";","`n" -replace "TimeCreated","Время события" -replace "^","`n"

$BodyM = $Body

}

Send-MailMessage -From $From -To $To -SmtpServer $server -Body “$BodyM `n$Theme” -Subject $Subject -Encoding $encoding

В общем, если у вас есть реально рабочие скрипты для такого случая — милости прошу в комментарии.

Мы же перешли к другому способу (вдохновила вот эта статья: «Мониторинг и оповещение о событиях в журналах Windows: триггеры событий» и выручила эта утилита: sendEmail):

- Добавляем в Task Scheduler задание по интересующему нас событию (прямо из журнала «Security» -> «Attach Task To This Event…«

- В Actions указываем запуск скрипта, в котором с помощью утилиты wevtutil делаем выборку из журнала и сохраняем результат в файл.

пример скрипта — выборка событий с Event ID 4726

del c:\Audit\query_ID4726.txt wevtutil qe Security /q:"*[System[(EventID=4726)]]" /f:text /rd:true /c:1 > c:\Audit\query_ID4726.txt - Вторым действием, с помощью утилиты sendEmail отправляем сохраненный файл по назначению:

пример аргументов для команды запуска sendEmail:

-f audit_AD@domain.local -s smtp.domain.local:25 -t support@domain.local -m "AD User Account Management - Event ID 426 - Account was Deleted" -a C:\Audit\query_ID4726.txt

В результате должны получать что-то типа этого:

P.S. Спасибо всем авторам источников, указанных ранее!

Как посмотреть журнал ошибок ОС Windows 2012

Просмотр системного журнала

Если в работе Windows 2012 появляется какая-то нестабильность, или появляются ошибки запуска\установки приложений, то это может быть связано с появлениями ошибок в самой операционной системе.

Все системные ошибки и предупреждения можно найти в «Журнале системы«.

В нем сохраняется информация о событиях, записываемых системными компонентами Windows.

Для просмотра и сохранения системного журнала нужно выполнить шаги:

Открыть «Пуск«:

Открыть «Панель управления«:

В «Панели управления» выбрать «Просмотр журналов событий«

В открывшемся окне выбрать «Просмотр событий» -> «Журналы Windows» -> «Система«

Экспорт журнала

Системный журнал в полном объеме можно выгрузить путем нажатия на ссылку «Сохранить все события как. «

После нажатия ссылки «Сохранить все события как. » нужно выбрать путь и имя файла для сохраняемого журнала.

При сохранении файла возможно появление окна «Отображение сведений«.

В данном окне нужно выбрать пункт «Отображать сведения для следуюших языков: Русский«

Источник

Журналы Windows

Операционная система Windows, системные службы и приложения записывают события и ошибки в системные журналы, чтобы в дальнейшем у системного администратора была возможность проверки операционной системы и диагностики проблем.

Получить доступ к этим записям можно через встроенное приложение Просмотр событий (Event Viewer). Есть несколько вариантов запуска данного приложения:

- через меню Пуск – Средства администрирования Windows – >Просмотр событий (Start – Windows Administrative Tools – Event Viewer);

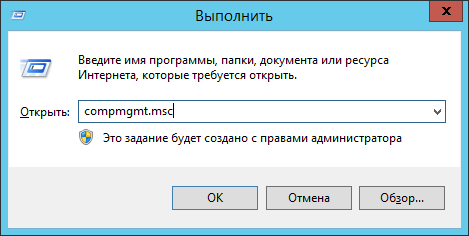

- в командной строке или в окне Выполнить набрать eventvwr.msc:

В Диспетчере серверов в разделе Средства выбрать Просмотр событий (Server Manager – Tools – Event Viewer):

Описание интерфейса программы

Окно программы состоит из следующих компонентов:

- Панель навигации позволяет выбрать конкретный журнал, записи которого необходимо просмотреть;

- Список событий, содержащийся в выбранном журнале. В колонках выведена базовая информация о событии. Их можно отсортировать по датам, типам, категориям событий и т.д.;

- Детальная информация о выбранном во второй панели событии. Также детальную информацию можно открыть в отдельном окне, если кликнуть по нужному событию два раза;

- Панель быстрых действий, которые можно совершить с данным журналом или событием. Действия также доступны в контекстном меню (клик правой кнопкой мыши по журналу или событию).

Для удобства просмотра и управления системные журналы разбиты по категориям:

- Приложения (Application) – как и гласит название, содержит события и ошибки приложений;

- Безопасность (Security) – если в операционной системе включена и настроена функция аудита, журнал будет содержать записи, связанные с отслеживанием соответствующих событий (например, авторизация пользователя или попытки неудачного входа в операционную систему);

- Система (System) – здесь регистрируются события операционной системы и системных сервисов;

- Установка (Setup) – события, связанные с инсталляцией обновлений Windows, дополнительных приложений.

В разделе Журналы приложений и служб (Applications and Services Logs) можно найти более детальную информацию о событиях отдельных служб и приложений, зарегистрированных в операционной системе, что бывает полезно при диагностике проблем в работе отдельных сервисов.

Сами события также разделяются на типы:

- Сведения (Information) — информируют о штатной работе приложений.

- Предупреждение (Warning) — событие, свидетельствующее о возможных проблемах в будущем (например, заканчивается свободное место на диске – приложения могут продолжать работу в штатном режиме, но когда место закончится совсем, работа будет невозможна).

- Ошибка (Error) — проблема, ведущая к деградации приложения или службы, потерям данных.

- Критическое (Critical) — значительная проблема, ведущая к неработоспособности приложения или службы.

- Аудит успеха (Success audit) — событие журнала Безопасность (Security), обозначающее успешно осуществленное действие, для которого включено отслеживание (например, успешный вход в систему).

- Аудит отказа (Failure audit) — событие журнала Безопасность (Security) обозначающее безуспешную попытку осуществить действие, для которого включено отслеживание (например, ошибка входа в систему).

Работа с журналами

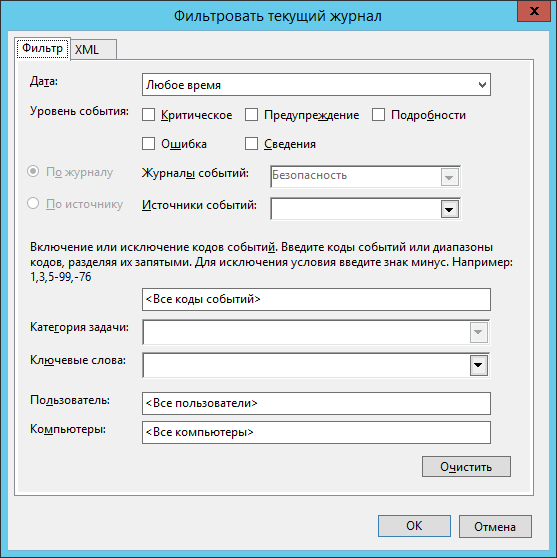

Службы и приложения могут генерировать огромное количество самых разнообразных событий. Для простоты доступа к нужным записям журнала можно использовать функцию фильтрации журнала:

Правый клик по журналу – Фильтр текущего журнала… (>Filter Current Log…), либо выбрать данную функцию в панели быстрых действий. Открывшееся окно позволяет настроить фильтр и отобразить только те события, которые необходимы в данный момент:

Можно задать временной период, уровни события, выбрать журналы и конкретные источники событий. Если известны коды событий, которые нужно включить или исключить из фильтра, их также можно указать.

Когда необходимость в фильтрации событий отпадет, ее можно отключить действием Очистить фильтр (Clear Filter):

Приложение Просмотр событий (Event Viewer) позволяет также настроить дополнительные свойства журналов. Доступ к настройкам можно получить через панель быстрых действий, либо через контекстное меню журнала – правый клик по журналу – Свойства (Properties):

В открывшемся окне настроек можно увидеть путь, по которому сохраняется файл журнала, текущий размер, а также можно задать максимальный размер файла:

В нижней части окна можно выбрать вариант действия при достижении журналом максимального значения:

- Переписывать события при необходимости (Overwrite events as needed) – новое событие будет записываться поверх самого старого события в журнале, таким образом будут доступны события только за определенный диапазон времени.

- Архивировать журнал при заполнении (Overwrite the log when full) – заполненный журнал будет сохранен, последующие события будут записываться в новый файл журнала. При необходимости доступа к старым событиям, архивный файл можно будет открыть в приложении Просмотр событий (Event Viewer).

- Не переписывать события (Do not overwrite events) – при заполнении журнала выдается системное сообщение о необходимости очистить журнал, старые события не перезаписываются.

Источник

Управление ведением журнала доступа пользователей Manage User Access Logging

Область применения. Windows Server (Semi-Annual Channel), Windows Server 2016, Windows Server 2012 R2, Windows Server 2012 Applies To: Windows Server (Semi-Annual Channel), Windows Server 2016, Windows Server 2012 R2, Windows Server 2012

В этом документе описываются принципы управления ведением журнала доступа пользователей (UAL). This document describes how to manage User Access Logging (UAL).

Ведение журнала доступа пользователей (UAL) — это компонент, который помогает администраторам сервера подсчитать количество уникальных клиентских запросов ролей и служб на локальном сервере. UAL is a feature that can help server administrators quantify the number of unique client requests of roles and services on a local server.

UAL установлен и включен по умолчанию и выполняет сбор данных в режиме, практически приближенном к реальному времени. UAL is installed and enabled by default and collects data on a nearly real-time basis. Существует всего несколько параметров конфигурации для UAL. There are only a few configuration options for UAL. Данный документ описывает эти параметры и их назначение. This document describes these options and their intended purpose.

Дополнительные сведения о преимуществах UAL см. в статье Приступая к работе с журналом доступа пользователей. To learn more about the benefits of UAL, see the Get Started with User Access Logging.

Содержание документа In this document

Параметры конфигурации, описываемые в данном документе, включают в себя следующее: The configuration options covered in this document include:

Отключение и включение службы UAL Disabling and enabling the UAL service

Сбор и удаление данных Collecting and removing data

Удаление данных, записанных службой UAL Deleting data logged by UAL

Управление UAL в крупномасштабных средах Managing UAL in high volume environments

Восстановление из ошибочного состояния Recovering from a corrupt state

Включение отслеживания использования лицензий рабочих папок Enable Work Folders usage license tracking

Отключение и включение службы UAL Disabling and enabling the UAL service

UAL включается и запускается по умолчанию, когда компьютер под управлением Windows Server 2012 или более поздней версии устанавливается и запускается впервые. UAL is enabled and runs by default when a computer running Windows Server 2012, or later, is installed and started for the first time. Для удовлетворения требований конфиденциальности или других рабочих нужд администратору может понадобиться отключить или запретить работу UAL. Administrators may want to turn off and disable UAL to comply with privacy requirements or other operational needs. Можно отключить UAL с помощью консоли служб, из командной строки или с помощью командлетов PowerShell. You can turn off UAL using the Services console, from the command line, or by using PowerShell cmdlets. Однако, чтобы гарантировать, что UAL не будет запускаться снова при следующем запуске компьютера, необходимо также отключить службу. However, to ensure that UAL does not run again the next time the computer is started, you also need to disable the service. В следующих процедурах описывается отключение и отключение UAL. The following procedures describes how to turn off and disable UAL.

Для получения информации о службе UAL, включая сведения о том, работает или приостановлена служба, включена она или отключена, можно использовать командлет Get-Service UALSVC PowerShell. You can use the Get-Service UALSVC PowerShell cmdlet to retrieve information about the UAL Service including whether it is running or stopped and whether it is enabled or disabled.

Остановка и отключение службы UAL через консоль службы To stop and disable the UAL service by using the Services console

Выполните вход на сервер с помощью учетной записи с правами локального администратора. Sign in to the server with an account that has local administrator privileges.

В диспетчере серверов выберите Средства, затем щелкните Службы. In Server Manager, point to Tools, and then click Services.

Прокрутите вниз и выберите пункт Служба ведения журнала доступа пользователей. Щелкните Остановка службы. Scroll down and select User Access Logging Service.Click Stop the service.

Щелкните правой кнопкой мыши — имя службы и выберите пункт свойства. Right-click the service name and select Properties. На вкладке Общие поменяйте Тип запуска на Отключено и нажмите кнопку ОК. On the General tab, change the Startup type to Disabled, and then click OK.

Остановка и отключение UAL из командной строки To stop and disable UAL from the command line

Выполните вход на сервер с помощью учетной записи с правами локального администратора. Sign in to the server with an account that has local administrator privileges.

Нажмите клавишу с эмблемой Windows + R, а затем введите cmd, чтобы открыть окно командной строки. Press the Windows logo + R, then type cmd to open a Command Prompt window.

Если появится диалоговое окно контроля учетных записей, подтвердите, что отображаемое в нем действие именно то, которое требуется, и нажмите кнопку Да. If the User Account Control dialog box appears, confirm that the action it displays is what you want, and then click Yes.

Введите net stop ualsvc и нажмите клавишу ВВОД. Type net stop ualsvc, and then press ENTER.

Введите netsh ualsvc set opmode mode=disable и нажмите клавишу ВВОД. Type netsh ualsvc set opmode mode=disable, and then press ENTER.

Следующие командлеты Windows PowerShell выполняют ту же функцию, что и предыдущая процедура. The following Windows PowerShell cmdlet or cmdlets perform the same function as the preceding procedure. Вводите каждый командлет в одной строке, несмотря на то, что здесь они могут отображаться разбитыми на несколько строк из-за ограничений форматирования. Enter each cmdlet on a single line, even though they may appear word-wrapped across several lines here because of formatting constraints.

Также остановить и отключить UAL можно с помощью команд Windows PowerShell: Stop-service и Disable-Ual. You can also stop and disable UAL by using the Stop-service and Disable-Ual Windows PowerShell commands.

Если позднее вы хотите перезапустить и снова включить UAL, это можно сделать с помощью следующих процедур. If at a later date you want to restart and re-enable UAL you can do so with the following procedures.

Запуск и включение службы UAL через консоль служб To start and enable the UAL service by using the Services console

Выполните вход на сервер с помощью учетной записи с правами локального администратора. Sign in to the server an account that has local administrator privileges.

В диспетчере серверов выберите Средства, затем щелкните Службы. In Server Manager, point to Tools, and then click Services.

Прокрутите вниз и выберите пункт Служба ведения журнала доступа пользователей. Щелкните Запуск службы. Scroll down and select User Access Logging Service.Click Start the service.

Правой кнопкой мыши щелкните имя службы и выберите Свойства. Right-click the service name and select Properties. На вкладке Общие поменяйте Тип запуска на Автоматически и нажмите кнопку ОК. On the General tab, change the Startup type to Automatic, and then click OK.

Запуск и включение UAL из командной строки To start and enable UAL from the command line

Выполните вход на сервер с помощью учетной записи локального администратора. Sign in to the server with local administrator credentials.

Нажмите клавишу с эмблемой Windows + R, а затем введите cmd, чтобы открыть окно командной строки. Press the Windows logo + R, then type cmd to open a Command Prompt window.

Если появится диалоговое окно контроля учетных записей, подтвердите, что отображаемое в нем действие именно то, которое требуется, и нажмите кнопку Да. If the User Account Control dialog box appears, confirm that the action it displays is what you want, and then click Yes.

Введите net start ualsvc и нажмите клавишу ВВОД. Type net start ualsvc, and then press ENTER.

Введите netsh ualsvc set opmode mode=enable и нажмите клавишу ВВОД. Type netsh ualsvc set opmode mode=enable, and then press ENTER.

Следующие командлеты Windows PowerShell выполняют ту же функцию, что и предыдущая процедура. The following Windows PowerShell cmdlet or cmdlets perform the same function as the preceding procedure. Вводите каждый командлет в одной строке, несмотря на то, что здесь они могут отображаться разбитыми на несколько строк из-за ограничений форматирования. Enter each cmdlet on a single line, even though they may appear word-wrapped across several lines here because of formatting constraints.

Также запустить и вновь включить UAL можно с помощью команд Windows PowerShell: Start-service и Enable-Ual. You can also start and reenable UAL by using the Start-service and Enable-Ual Windows PowerShell commands.

Сбор данных UAL Collecting UAL data

В дополнение к командлетам PowerShell, описанным в предыдущем разделе, для получения данных UAL можно использовать 12 дополнительных командлетов: In addition to the PowerShell cmdlets described in the previous section, 12 additional cmdlets can be used to collect UAL data:

Get-UalOverview: предоставляет сведения, относящиеся к UAL, а также журнал установленных продуктов и ролей. Get-UalOverview: Provides UAL related details and history of installed products and roles.

Get-UalServerUser: предоставляет данные о доступе пользователя клиента на локальный или целевой сервер. Get-UalServerUser: Provides client user access data for the local or targeted server.

Get-UalServerDevice: предоставляет данные о доступе устройства клиента на локальный или целевой сервер. Get-UalServerDevice: Provides client device access data for the local or targeted server.

Get-UalUserAccess: предоставляет данные о доступе пользователя клиента к каждой роли или продукту, установленным на локальном или целевом сервере. Get-UalUserAccess: Provides client user access data for each role or product installed on the local or targeted server.

Get-UalDeviceAccess: предоставляет данные о доступе устройства клиента к каждой роли или продукту, установленным на локальном или целевом сервере. Get-UalDeviceAccess: Provides client device access data for each role or product installed on the local or targeted server.

Get-UalDailyUserAccess: предоставляет данные о доступе пользователя клиента за каждый день года. Get-UalDailyUserAccess: Provides client user access data for each day of the year.

Get-UalDailyDeviceAccess: предоставляет данные о доступе устройства клиента за каждый день года. Get-UalDailyDeviceAccess: Provides client device access data for each day of the year.

Get-UalDailyAccess: предоставляет данные о доступе как пользователя, так и устройства клиента за каждый день года. Get-UalDailyAccess: Provides both client device and user access data for each day of the year.

Get-UalHyperV: предоставляет данные о виртуальной машине, относящиеся к локальному или целевому серверу. Get-UalHyperV: Provides virtual machine data relevant to the local or targeted server.

Get-UalDns: предоставляет специальные данные DNS-клиента локального или целевого DNS-сервера. Get-UalDns: Provides DNS client specific data of the local or targeted DNS server.

Get-UalSystemId: предоставляет специальные системные данные для уникальной идентификации локального или целевого сервера. Get-UalSystemId: Provides system specific data to uniquely identify the local or targeted server.

Get-UalSystemId предназначен для того, чтобы предоставлять уникальный профиль сервера всем остальным данным с этого сервера для проведения сопоставления с ним. Get-UalSystemId is meant to provide a unique profile of a server for all other data from that server to be correlated with. Если в одном из параметров нового профиля создается сервер, в котором возникают какие-либо изменения в Get-UalSystemId . Get-UalOverview If a server experiences any change in the in one of the parameters of Get-UalSystemId a new profile is created. Get-UalOverview предназначен для того, чтобы предоставлять администратору список установленных и используемых на сервере ролей. is meant to provide the administrator with a list of roles installed and being used on the server.

Основные возможности службы печати и документов и файловых служб устанавливаются по умолчанию. Basic features of Print and Document Services and File Services are installed by default. Поэтому администраторы могут всегда видеть информацию по этим службам, как при установленных полных ролях. Therefore administrators can expect to always see information on these displayed as if the full roles are installed. Отдельные командлеты UAL входят в состав Hyper-V и службы DNS из-за уникальных данных, которые UAL собирает для этих ролей сервера. Separate UAL cmdlets are included for Hyper-V and DNS because of the unique data that UAL collects for these server roles.

Вариант сценария обычного использования командлетов UAL мог бы быть таким: администратор запрашивает у UAL уникальные клиентские доступы за определенный диапазон дат. A typical use case scenario for UAL cmdlets would be for an administrator to query UAL for unique client accesses over the course of a date range. Это можно сделать несколькими способами. This can be done in a variety of ways. Далее приводится рекомендуемый метод запроса уникальных доступов устройств за диапазон дат. The following is a recommended method to query unique device accesses over a date range.

Он возвращает подробный список всех уникальных клиентских устройств по IP-адресам, которые совершали запросы к серверу в этот диапазон дат. This will return a verbose listing of all unique client devices, by IP address, that have made requests of the server in that date range.

Значение «Активитикаунт» для каждого уникального клиента ограничено 65 535 в день. ‘ActivityCount’ for each unique client is limited to 65,535 per day. Вызов WMI из PowerShell также необходим только при запросе по дате. Also, calling into WMI from PowerShell is only required when you query by date. Все остальные параметры командлета UAL могут использоваться в рамках запросов PowerShell, как в следующем примере: All other UAL cmdlet parameters can be used within PS queries as expected, as in the following example:

UAL позволяет хранить историю в течение двух лет. UAL retains up to two years’ worth of history. Чтобы разрешить получение данных UAL администратором при запуске службы, UAL создает копию активного файла базы данных Current. mdb в файле с именем GUID. mdb каждые 24 часа для использования поставщиком WMI. To allow retrieval of UAL data by an administrator when the service is running, UAL makes a copy of the active database file, current.mdb, to a file named GUID.mdb every 24 hours for the WMI provider’s use.

В первый день года UAL создает новый GUID.mdb. On the first day of the year, UAL will create a new GUID.mdb. Старый GUID. mdb сохраняется в качестве архива для использования поставщиком. The old GUID.mdb is retained as an archive for the provider’s use. По прошествии двух лет исходный GUID.mdb будет перезаписан. After two years, the original GUID.mdb will be overwritten.

Следующая процедура должна выполняться только опытным пользователем или разработчиком, тестирующими свой собственный инструментарий интерфейсов программирования приложений UAL. The following procedure should be performed only by an advanced user and would commonly be used by a developer testing their own instrumentation of UAL application programming interfaces.

Настройка 24-часового интервала по умолчанию так, чтобы данные стали видимы поставщику WMI To adjust the default 24-hour interval to make data visible to the WMI provider

Выполните вход на сервер с помощью учетной записи с правами локального администратора. Sign in to the server with an account that has local administrator privileges.

Нажмите клавишу с эмблемой Windows + R, а затем введите cmd, чтобы открыть окно командной строки. Press the Windows logo + R, then type cmd to open a Command Prompt window.

Добавьте значение реестра: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\WMI\AutoLogger\Sum\PollingInterval (REG_DWORD). Add the registry value: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\WMI\AutoLogger\Sum\PollingInterval (REG_DWORD).

Неправильное изменение реестра может серьезно повредить систему. Incorrectly editing the registry may severely damage your system. Перед внесением изменений в реестр следует сделать резервную копию всех ценных данных на компьютере. Before making changes to the registry, you should back up any valued data on your computer.

В следующем примере показано, как добавить интервал в два минуты (не рекомендуется в долгосрочном состоянии выполнения): reg Add Хклм\систем\куррентконтролсет\контрол\вми \ Аутологжер\сум/v POLLINGINTERVAL/T REG _ DWORD/d 120000/f The following example shows how to add a two-minute interval (not recommended as a long term running state): REG ADD HKLM\System\CurrentControlSet\Control\WMI\AutoLogger\Sum /v PollingInterval /t REG_DWORD /d 120000 /F

Единица измерения времени — миллисекунды. Time values are in milliseconds. Минимальное значение — 60 секунд, максимальное — семь дней, а значение по умолчанию — 24 часа. The minimum value is 60 seconds, the maximum is seven days, and the default is 24 hours.

Для остановки и перезапуска службы ведения журнала доступа пользователей используйте консоль служб. Use the Services console to stop and restart the User Access Logging Service.

Удаление данных, записанных службой UAL Deleting data logged by UAL

Служба UAL не задумывалась как компонент для решения критически важных задач. UAL is not intended to be a mission critical component. Данная служба спроектирована так, чтобы как можно меньше воздействовать на работу локальной системы и при этом обеспечивать высокий уровень надежности. Its design is intended to impact local system operations as little as possible while maintaining a high level of reliability. Это также позволяет администратору вручную удалить базу данных UAL и вспомогательные файлы (каждый файл в каталоге \Windows\System32\LogFilesSUM) в соответствии с рабочими потребностями. This also allows the administrator to manually delete UAL database and supporting files (every file in \Windows\System32\LogFilesSUM\ directory) to meet operational needs.

Удаление данных, записанных службой UAL To delete data logged by UAL

Остановите службу ведения журнала доступа пользователей. Stop the User Access Logging Service.

Откройте проводник. Open Windows Explorer.

Перейдите по адресу **\Windows\System32\Logfiles\SUM \ **. Go to \Windows\System32\Logfiles\SUM\.

Удалите все файлы из этой папки. Delete all files in the folder.

Управление UAL в крупномасштабных средах Managing UAL in high volume environments

В данном разделе описывается, что может ожидать администратор, когда UAL используется на сервере с большим количеством клиентов. This section describes what an administrator can expect when UAL is used on a server with high client volume:

Максимальное количество доступов, которое может быть записано UAL, составляет 65 535 в день. The maximum number of accesses that can be recorded with UAL is 65,535 per day. UAL не рекомендуется использовать на серверах, которые подключены непосредственно к Интернету, таких как веб-серверы, напрямую подключенные к Интернету, или в тех случаях, когда предельно высокая производительность является основной функцией сервера (например, в средах с рабочими нагрузками высокопроизводительных вычислений). UAL is not recommended for use on servers that are connected directly to the Internet, such as web servers that are connected directly to the Internet, or in scenarios where extremely high performance is the primary function of the server (such as in HPC workload environments). В основном он предназначен для малых, средних и корпоративных интрасетей, в которых предполагается наличие большого объема данных, но не так высокое, как и многие из развертываний, которые регулярно обслуживают объем трафика в Интернете. UAL is primarily intended for small, medium, and enterprise intranet scenarios where high volume is expected, but not as high as many deployment that serve Internet-facing traffic volume on a regular basis.

UAL в памяти: так как в UAL используется расширяемая подсистема хранилища (ESE), требования к памяти UAL увеличиваются со временем (или по количеству клиентских запросов). UAL in Memory: Because UAL uses the Extensible Storage Engine (ESE), UAL’s memory requirements will increase over time (or by quantity of client requests). Но память будет освобождаться, поскольку это необходимо системе для минимизации воздействия на производительность. But memory will be relinquished as the system requires it to minimize impact on system performance.

UAL на диске. требования к жесткому диску для жестких дисков необходимы примерно так, как показано ниже: UAL on Disk: UAL’s hard disk requirements are approximately as shown below:

0 уникальных клиентских записей: 22 МБ 0 unique client records: 22M

50 000 уникальных клиентских записей: 80 МБ 50,000 unique client records: 80 M

500 000 уникальных клиентских записей: 384 МБ 500,000 unique client records: 384M

1 000 000 уникальных клиентских записей: 729 МБ 1,000,000 unique client records: 729M

Восстановление из ошибочного состояния Recovering from a corrupt state

В этом разделе обсуждается использование расширяемого механизма хранилища (ESE) на высоком уровне, а также действия администратора в случае повреждения или восстановления данных UAL. This section discusses UAL’s use of the Extensible Storage Engine (ESE) at a high level and what an administrator can do if UAL data is corrupted or unrecoverable.

Служба UAL использует ESE для оптимизации использования системных ресурсов и обеспечения их устойчивости к повреждению. UAL uses ESE to optimize use of system resources and for its resistance to corruption. Дополнительные сведения о преимуществах ESE см. в разделе Расширяемый обработчик хранилищ в MSDN. For more information about the benefits of ESE, see Extensible Storage Engine on MSDN.

При каждом запуске службы UAL обработчик ESE выполняет «мягкое» восстановление. Each time the UAL service starts ESE performs a soft recovery. Дополнительные сведения см. в разделе Файлы расширяемого обработчика хранилищ в MSDN. For more information, see Extensible Storage Engine Files on MSDN.

Если выполнить «мягкое» восстановление будет проблематично, то ESE выполнит восстановление после сбоя. If there is a problem with the soft recovery, ESE will perform a crash recovery. Дополнительные сведения см. в разделе Функция JetInit в MSDN. For more information, see JetInit Function on MSDN.

Если UAL все же не может запуститься с существующим набором файлов ESE, то все файлы в каталоге \Windows\System32\LogFiles\SUM\ будут удалены. If UAL is still unable to start with the existing set of ESE files, it will delete all files in the \Windows\System32\LogFiles\SUM\ directory. После удаления этих файлов будет вновь запущена служба ведения журнала доступа пользователей и созданы новые файлы. After these files are deleted, the User Access Logging Service will restart and new files are created. В этом случае служба UAL продолжит работу, как если бы она функционировала на вновь установленном компьютере. The UAL service will then resume as if on a freshly installed computer.

Файлы в каталоге базы данных UAL никогда не должны перемещаться или изменяться. The files in UAL database directory should never be moved or modified. Если это случится, то будут инициированы действия по восстановлению, включая процедуру очистки, описанную в данном разделе. Doing so will initiate the recovery steps, including the cleanup routine described in this section. Если требуются резервные копии каталога \Windows\System32\LogFiles\SUM, то необходимо архивировать каждый файл из этого каталога, чтобы стала возможной операция восстановления. If backups of the\Windows\System32\LogFiles\SUM\ directory are needed, then every file in this directory must be backed up together in order for a restore operation to function as expected.

Включение отслеживания использования лицензий рабочих папок Enable Work Folders usage license tracking

Сервер рабочих папок может использовать UAL для отчета по использованию клиента. Work Folders server can use UAL to report client usage. В отличие от UAL, ведение журнала рабочих папок не включено по умолчанию. Unlike UAL, Work Folder logging is not turned on by default. Вы можете включить его, изменив следующий раздел реестра: You can enable it with the following regkey change:

После добавления этого раздела реестра необходимо перезапустить службу SyncShareSvc на сервере, чтобы включить ведение журнала. After the regkey is added, you must restart the SyncShareSvc service on the server, to enable logging.

После включения ведения журнала 2 информационных события регистрируются в канал Windows Logs\Application каждый раз, когда клиент подключается к серверу. After logging is enabled, 2 informational events get logged to the Windows Logs\Application channel each time a client connects to the server. Для рабочих папок каждый пользователь может иметь одно или несколько клиентских устройств, которые подключаются к серверу проверяют наличие обновлений данных каждые 10 минут. For Work Folders, each user may have one or more client devices that connect to the server and check for data updates every 10 minutes. Если с сервером взаимодействует 1000 пользователей, каждый из которых имеет 2 устройства, журналы приложений будут перезаписываться каждые 70 минут, что затрудняет устранение независимых проблем. If the server is experiencing 1000 users, each with 2 devices the application logs will overwrite every 70 minutes, making troubleshooting unrelated issues difficult. Чтобы избежать этого, можно временно отключить службу ведения журнала доступа пользователей или увеличить размер канала Логс\аппликатион на сервере Windows. To avoid this, you can disable the User Access Logging service temporarily, or increase the size of the server’s Windows Logs\Application channel.

Источник

Иногда бывает необходимо понять кто удалил/изменил/переименовал конкретный файл или папку. В ОС Windows для этого используется аудит доступа к объектам.

Аудит это запись в специальные журналы информации об определенных событиях (источник, код события, успешность, объект и т.д. ). Объектом аудита может являться как любой файл или папка, так и определенное событие, например вход в систему или выход из нее, то есть можно записывать все события происходящие с конкретным файлом или папкой — чтение, запись, удаление и т.д., можно события входа в систему и т.д.

Необходимо понимать, что аудит забирает на себя.

Для того, чтобы можно было настраивать аудит файлов и папок необходимо предварительно включить эту возможность через локальные (или в случае если у Вас используется Microsoft AD групповые) политики безопасности.

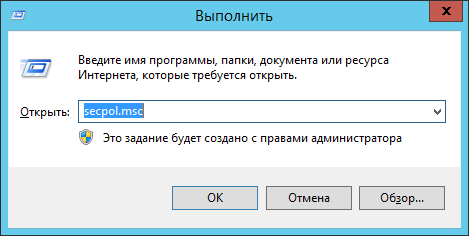

В случае локальных политик необходимо запустить оснастку “Локальная политика безопасности”, для этого необходимо нажать комбинацию клавиш Win+R, в открывшееся поле ввести secpol.msc и нажать клавишу Enter.

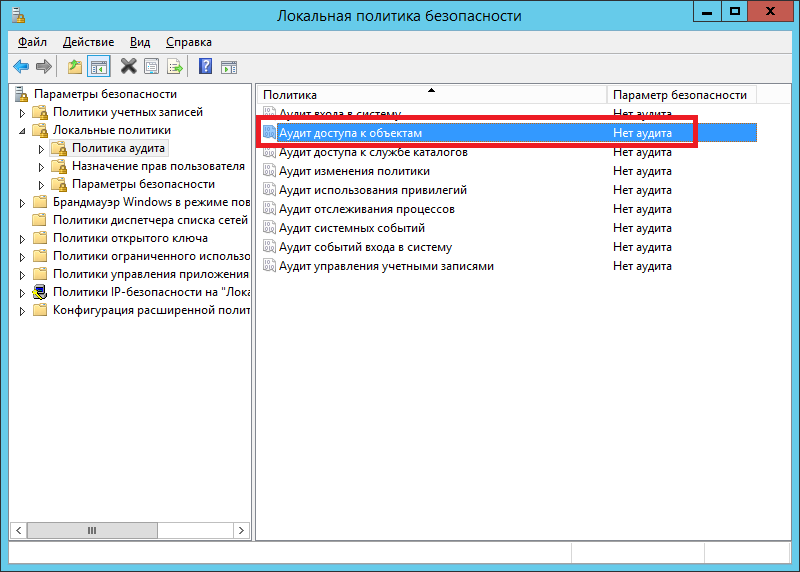

В открывшейся оснастке в дереве слева необходимо перейти в раздел “Локальные политики” — “Политика аудита”.

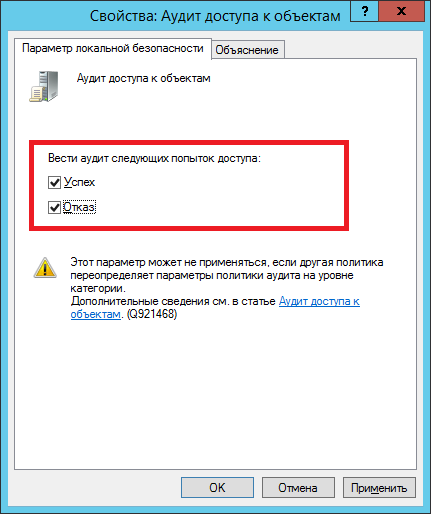

Далее необходимо выбрать необходимую нам политику — в данном случае это “Аудит доступа к объектам”. Именно этой политикой регулируется доступ к объектам файловой системы (файлам и папкам) и раскрыть ее двойным щелчком мыши. В открывшемся окне необходимо выбрать какие именно типы событий будут регистрироваться — “Успех” (разрешение на операцию получено) и/или “Отказ” — запрет операции и проставить соответствующие галочки, после чего нажать “Ок”.

Теперь когда включена возможность ведения аудита интересующих нас событий и их тип можно переходить к настройке самих объектов — в нашем случае файлов и папок.

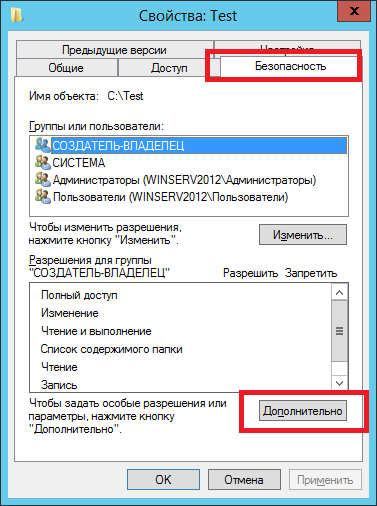

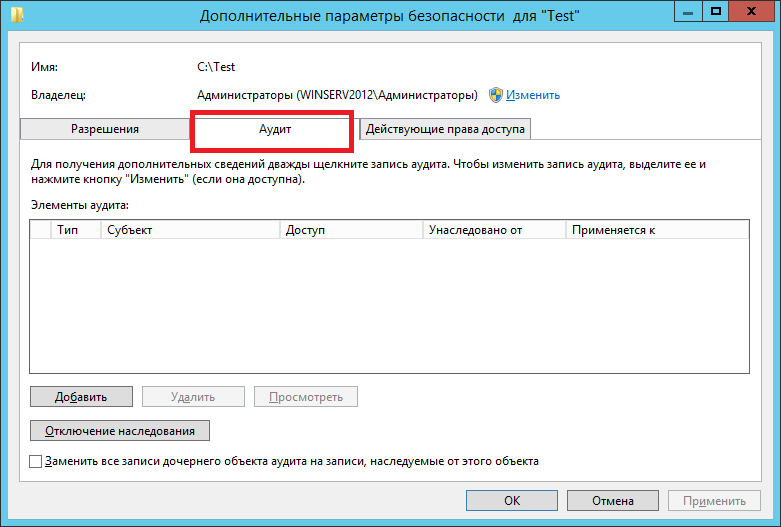

Для этого необходимо открыть свойства файла или папки, перейти на вкладку “Безопасность”, нажать “Дополнительно” и “Аудит”.

Нажимаем “Добавить” и начинаем настраивать аудит.

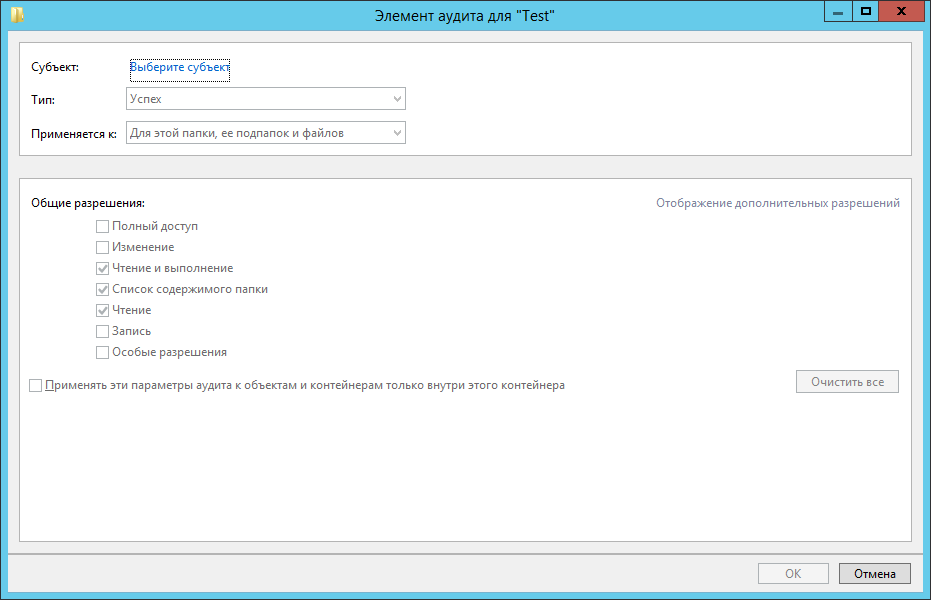

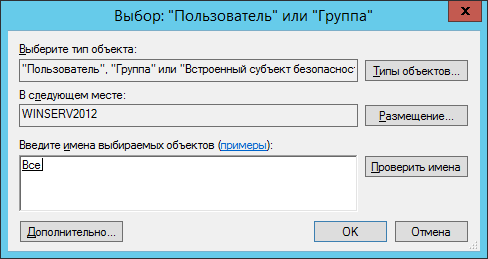

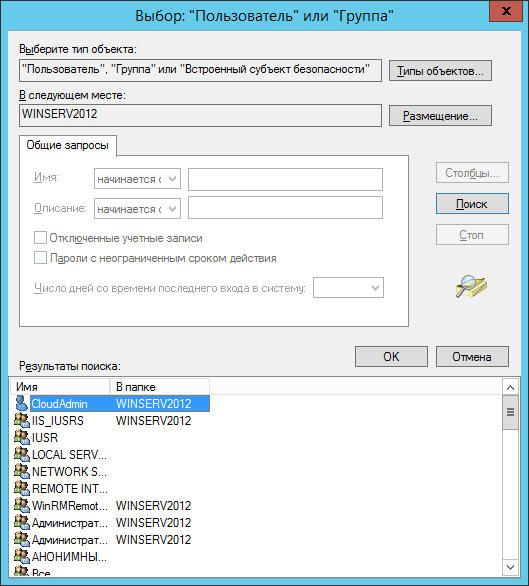

Сначала выбираем субъект — это чьи действия будут аудироваться (записываться в журнал аудита).

Можно вписать туда имя пользователя или группы, если имя заранее неизвестно, то можно воспользоваться кнопкой “Дополнительно” которая открывает форму поиска где можно выбрать интересующих нас пользователей и группы. Чтобы контролировались действия всех пользователей необходимо выбрать группу “Все”.

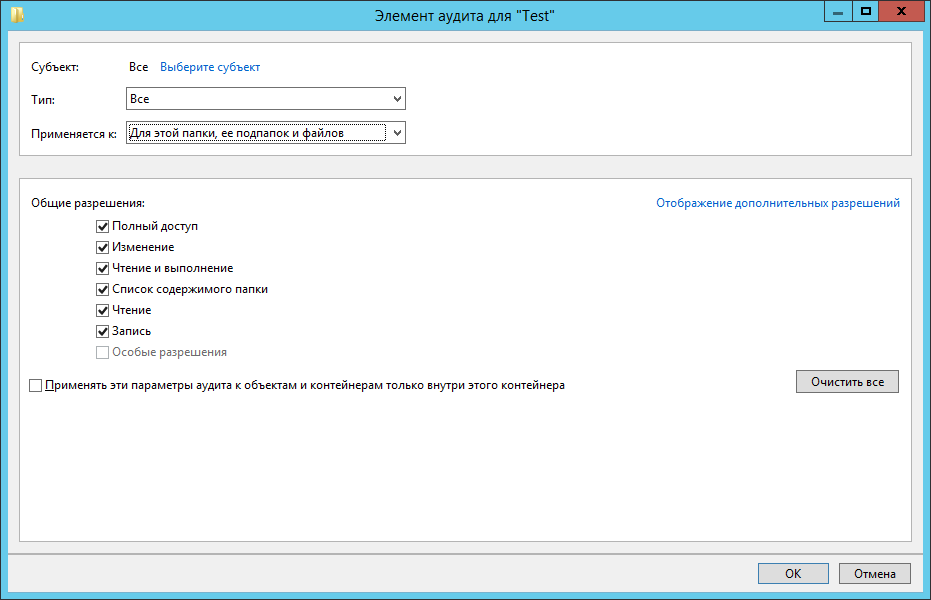

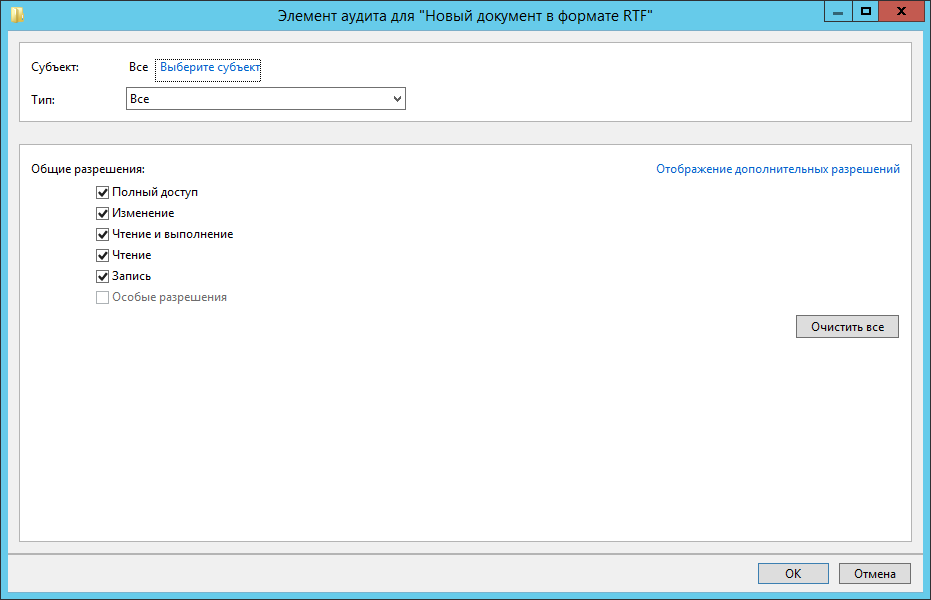

Далее необходимо настроить тип аудируемых событий (Успех, Отказ, Все), также область область применения для аудита папок — только эта папка, папка с подпапками, только подпапки. только файлы и т.д., а также сами события аудита.

Для папок поля такие:

А такие для файлов:

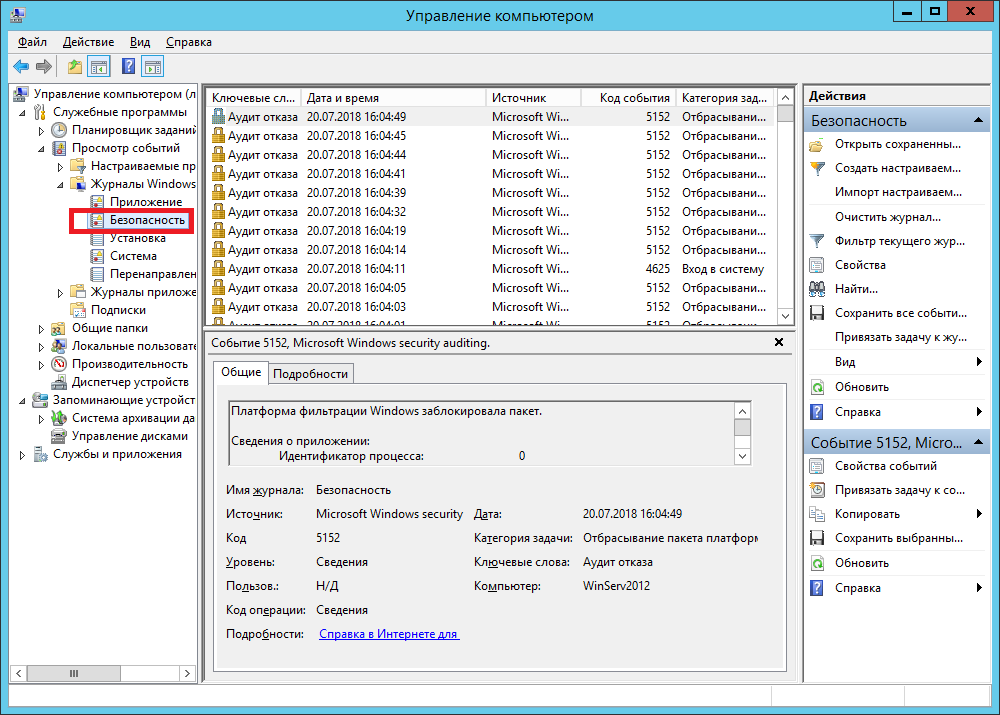

После этого начнется сбор данных аудита. Все события аудита пишутся в журнал “Безопасность”. Открыть его проще всего через оснастку “Управление компьютером” compmgmt.msc.

В дереве слева выбрать “Просмотр событий” — “Журналы Windows” — “Безопасность”.

Каждое событие ОС Windows имеет свой код события. Список событий достаточно обширен и доступен на сайте Microsoft либо в интернете.

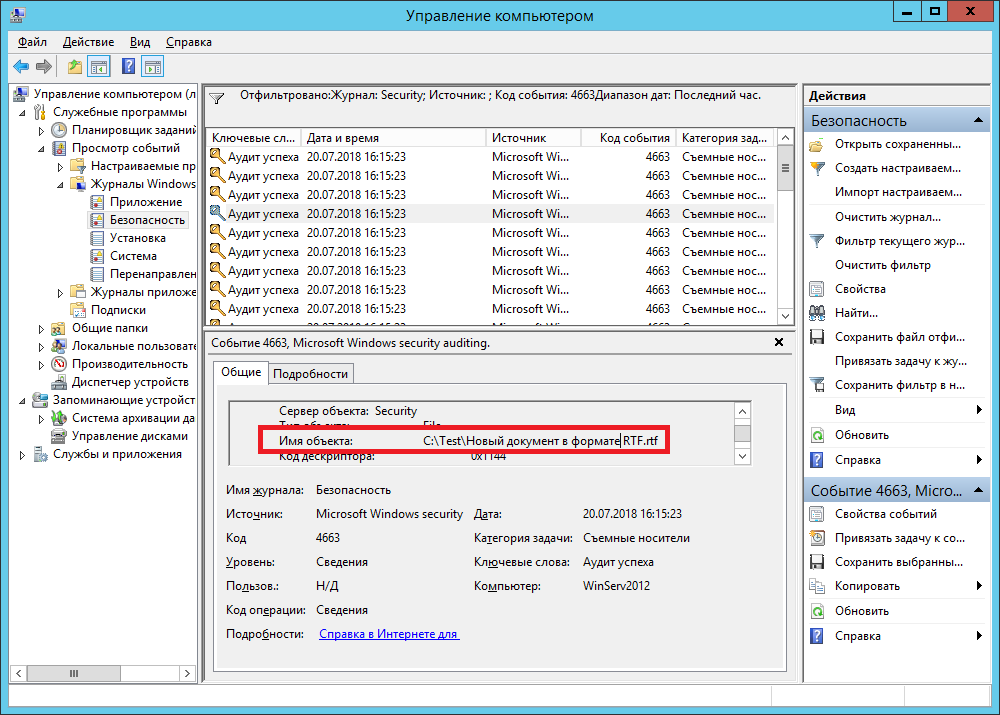

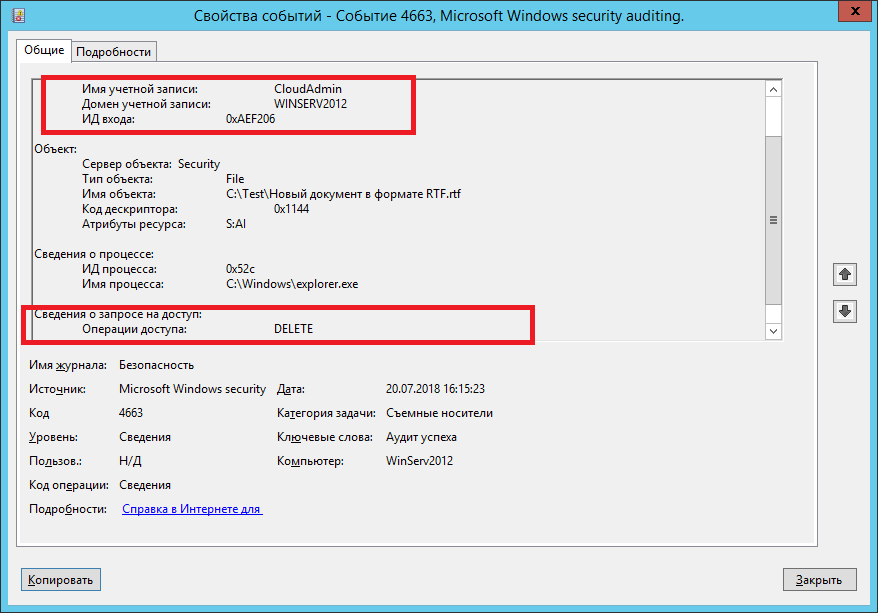

Попробуем например найти событие удаления файла, для этого удалим файл на котором предварительно настроен аудит (если это не тестовые файл, то не забываем сделать его копию, так как аудит это всего лишь информация о действиях, а не разрешение/запрет этих действий). Нам нужно событие с кодом 4663 — получение доступа к объекту, у которого в поле Операции доступа Написано “DELETE” . Поиск событий в журналах Windows достаточно сложен, поэтому обычно используются специализированные средства анализа — системы мониторинга, скрипты и т.д.

Вручную можно, например, задать например такой фильтр:

Далее в отфильтрованных событиях необходимо найти интересующее нас по имени объекта.

Открыть его двойным щелчком мыши и увидеть кто удалил данный файл в поле субъект.

На этом демонстрация аудита доступа к файлам и папкам Windows на примере Windows server 2012R2 окончена. В нашей базе знаний вы найдёте ещё множество статей посвящённых различным аспектам работы в Windows, а если вы ищете надежный виртуальный сервер под управлением Windows, обратите внимания на нашу услугу — Аренда виртуального сервера Windows.