Так сложилось, что многие несерьезно относятся к защите своей домашней Wi-Fi сети и самого маршрутизатора. В лучшем случае Wi-Fi сеть защищена каким-то паролем, а заводской пароль маршрутизатора изменен. Но и это бывает не всегда. Очень часто пользователи оставляют Wi-Fi сеть полностью открытой. По доброте душевной, или просто лень устанавливать, а потом еще и вводить этот пароль – я не знаю. Но это очень глупо.

Я думаю, что многие просто не понимают, чем может быть опасно подключение других пользователей, или что еще хуже – злоумышленников к их Wi-Fi сети. Вот представим, что у нас есть домашняя беспроводная сеть. Пускай она защищена паролем, или полностью открыта. Но путем взлома, или простого подключения (если сеть не защищена), к ней подключились другие пользователи. У этих пользователей скорее всего нет плохих намерений. Им не интересны наши личные файлы и у них нет цели нам как-то навредить. Просто подключись к чужому Wi-Fi и пользуются интернетом.

Вроде ничего страшного, нам же не жалко. Но нужно понимать, что эти чужие устройства создают нагрузку на наш маршрутизатор. Он начинает медленно работать. Падает скорость соединения. А если они качают/раздают торренты? Или в онлайн игры играют? Это большая нагрузка на сеть и роутер. Он может вообще зависать, глючить и т. д. Но это еще пол беды. Если у нас настроена локальная сеть, открыт доступ к каким-то файлам на компьютере, то все кто подключен к вашему роутеру тоже могут получить доступ к вашим файлам. А это уже как минимум неприятно. А пароль администратора на маршрутизаторе вы сменили? Если нет, то у этих других пользователей есть доступ к настройкам роутера. И они вообще могут сменить/поставить пароль на Wi-Fi. На ваш Wi-Fi. И вам придется сбрасывать настройки роутера и все заново настраивать.

А ведь могут быть более серьезные проблемы. Особенно, когда из-за плохой защиты вашей беспроводной сети к ней получит доступ какой-то злоумышленник. Он, например, может совершать какие-то противоправные действия через ваше подключение. Например, размещать, или загружать какие-то запрещенные файлы. А отвечать за это скорее всего придется именно вам. Так же через маршрутизатор можно получить доступ к вашим устройствам и информации, которая на них храниться.

Разумеется, что любую Wi-Fi сеть можно взломать. И 100% защиты нет. Но вряд ли кто-то станет тратить время и силы на то, чтобы получить доступ к обычной домашней Wi-Fi сети. Если, конечно, вы не храните сверх секретную информацию и конкретно ваша беспроводная сеть не представляет особый интерес для злоумышленников. Поэтому, я всем рекомендую как минимум устанавливать хороший пароль на Wi-Fi и на сам маршрутизатор. Но кроме этого у меня есть еще несколько рекомендаций, которые позволят вам максимально защитить свою беспроводную сеть и маршрутизатор от других пользователей (в лице соседей, злоумышленников и т. д.) и взлома.

Для изменения настроек безопасности маршрутизатора необходимо зайти в его веб-интерфейс. Этот процесс (как и процесс смены других параметров) отличается в зависимости от производителя, модели, или прошивки роутера. Поэтому даю ссылку на универсальную инструкцию: как зайти в настройки роутера. Там есть вся необходимая информация.

Установите надежный пароль Wi-Fi сети

Ваша Wi-Fi сеть должна быть защищена паролем. Хорошим паролем. Никаких «11111111», «12345678», «qwertyui» и т. д. Не поленитесь придумать надежный пароль, в котором будут заглавные буквы, цифры и специальные знаки (~ ! @ # $ % & * ). Так же не поленитесь записать этот пароль, чтобы потом в комментариях не спрашивать: а как узнать пароль от своего Wi-Fi?

Да, такие пароли не совсем удобно вводить при подключении устройств. Но так ли часто вы подключаете новые устройства? Думаю, что нет.

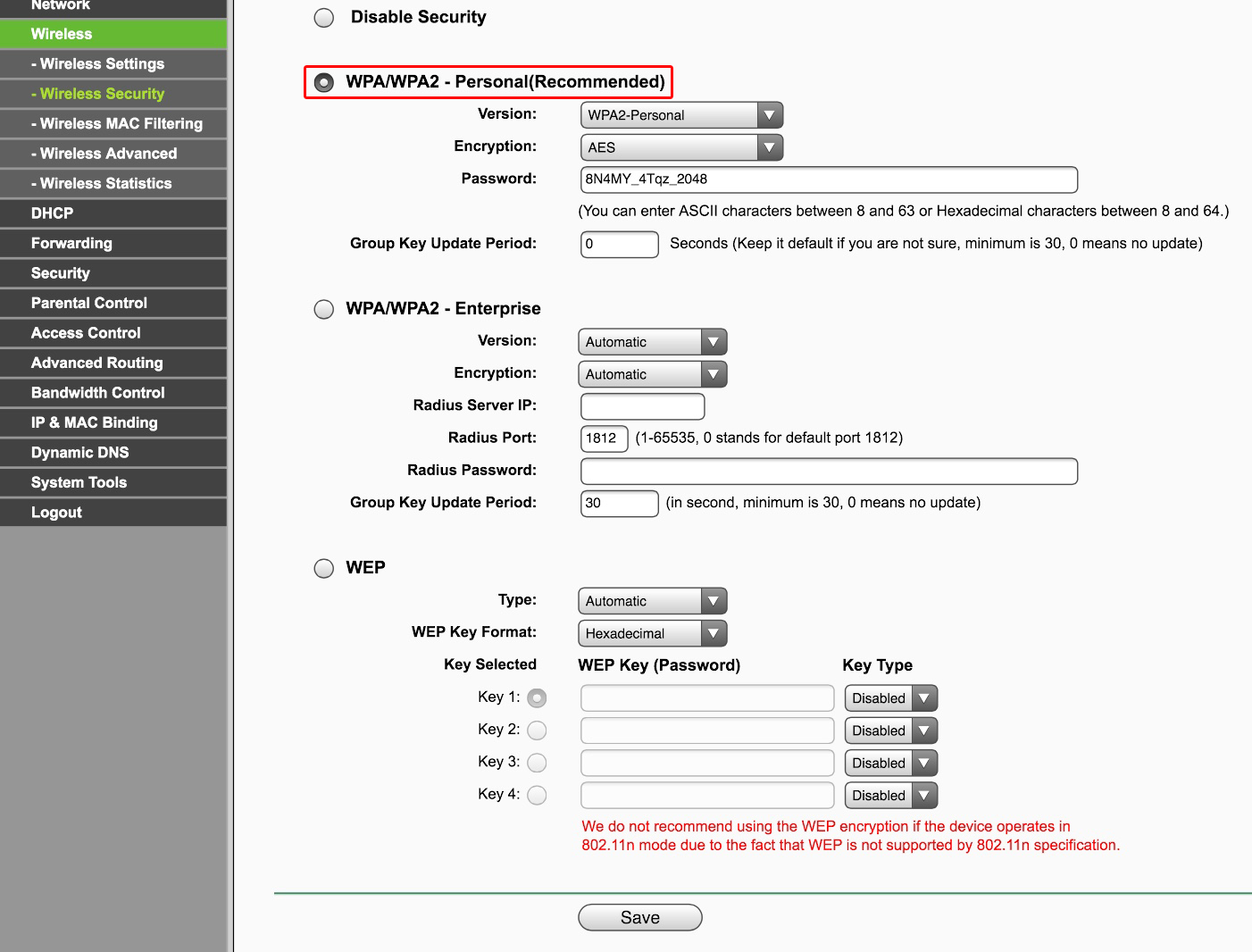

Настройки безопасности беспроводной сети – это не только пароль. Нужно в настройках выбрать современный и надежный тип безопасности и шифрования беспроводной сети. Если у вас нет желания смотреть отдельную статью на эту тему, то скажу, что лучше ставить WPA2 — Personal с шифрованием AES.

Если вы не знаете как установить, или сменить пароль на Wi-Fi на своем маршрутизаторе, то смотрите статью как защитить сеть Wi-Fi паролем. Если в статье вы не найдете инструкций для своего маршрутизатора, то воспользуйтесь поиском по сайту. Если и там ничего не найдете, то оставьте свой вопрос в комментариях. Только напишите модель. Я постараюсь подсказать, как и где можно поменять пароль на вашем устройстве.

Сюда еще хочу добавить, что желательно менять имя беспроводной сети (SSID). Придумайте какое-то оригинальное имя. Так вы не потеряете свою сеть среди других соседних сетей.

Защитите настройки маршрутизатора паролем

Этот пароль никак не относится к Wi-Fi. Он используется исключительно для защиты настроек роутера. Чтобы никто кроме вас не смог зайти в веб-интерфейс роутера и сменить там какие-то настройки. Как правило, устанавливается логин и пароль (иногда только пароль). На некоторых роутерах он установлен по умолчанию. Обычно используется admin/admin. Если по умолчанию пароль не установлен, то в процессе первой настройки роутер предлагает установить его. Но это в любой момент можно сделать в панели управления.

После установки/смены пароль, его нужно будет вводить каждый раз, когда вы будете заходить в веб-интерфейс.

На эту тему я уже подготовил отдельную статью: как на роутере поменять пароль с admin на другой. Там я показывал, как установить пароль на роутерах ASUS, D-Link, TP-Link, ZyXEL.

Отключите функцию WPS

С помощью WPS можно быстро и без ввода пароля подключать устройства к беспроводной сети. Но как показывает практика, WPS мало кто пользуется. Можно найти много материалов, где написано о разных проблемах с безопасностью функции WPS. Поэтому, для защиты роутера от взлома, эту функцию лучше отключить.

Кроме этого, я замечал, что из-за WPS очень часто не удается подключить некоторые устройства к Wi-Fi, или настроить маршрутизатор в режиме моста.

Как работает WPS и как отключить его, я писал здесь: https://help-wifi.com/sovety-po-nastrojke/chto-takoe-wps-na-wi-fi-routere-kak-polzovatsya-funkciej-wps/

Спрячьте Wi-Fi сеть от посторонних глаз

В настройках Wi-Fi сети на маршрутизаторе есть такая функция как «Скрыть SSID» (Hide SSID), или «Отключить широковещание SSID». После ее активации устройства перестанут видеть вашу Wi-Fi сеть. А чтобы к ней подключиться, нужно будет указать не только пароль, но и имя самой сети (SSID). А это дополнительная защита.

Эта настройка обычно находится в разделе с настройками беспроводной сети. Можете посмотреть, например, как сделать Wi-Fi сеть невидимой на роутерах TP-Link. После этого вам может пригодиться инструкция, в которой я показывал как подключиться к скрытой Wi-Fi сети.

Настройте фильтрацию по MAC-адресам

Не уверен, что эта функция есть в каждом маршрутизаторе, но думаю, что должна быть. MAC-адрес – уникальный адрес Wi-Fi адаптера (модуля). То есть, у каждого устройства он свой. В настройках роутера можно прописать MAC-адреса тех устройств, которые могут подключаться к вашей сети (создать белый список адресов). Если MAC-адреса устройства в списке нет – оно к сети не подключиться.

Это наверное самая эффективная защита маршрутизатора. Неудобство лишь в том, что при подключении новых устройств придется заходить в настройки роутера и прописывать их MAC-адреса.

Немного об этих настройках я рассказывал в статье как заблокировать устройство (Wi-Fi-клиента) на роутере по MAC-адресу. Только там я создавал черный список устройств (которым запрещено подключаться), а в нашем случае нужно создавать белый список MAC-адресов устройств (которым разрешено подключаться).

Дополнительные рекомендации

Еще несколько советов, которые помогут сделать ваш роутер еще более защищенным.

- Обновляйте прошивку маршрутиазтора. В новых версиях программного обеспечения могут быть улучшены не только какие-то функции, или стабильность работы, но и безопасность.

- Брандмауэр, Антивирус, Межсетевой экран, Защита DoS – все, или некоторые подобные функции присутствуют в современных маршрутизатора. Обычно, они включены по умолчанию. Не отключайте их без необходимости и не меняйте настройки.

- Удаленный доступ к роутеру – это управление роутером через интернет. Если вы не используете эту функцию, то ее лучше отключить.

- Время от времени меняйте пароль Wi-Fi сети.

- Проверяйте, нет ли чужих устройств в списке подключенных клиентов на вашем роутере. Как посмотреть: кто подключен к роутеру ASUS, кто подключен к роутеру D-Link, кто подключен к роутеру TP-Link.

Все эти базовые настройки помогут вам залатать основные «дыры» в безопасности вашего роутера и Wi-Fi сети, которую он раздает. Думаю, что для домашних Wi-Fi сетей этих рекомендаций более чем достаточно.

Мы неоднократно писали про опасности, подстерегающие пользователей открытых беспроводных сетей, но сегодня хотелось бы поговорить об угрозах, специфичных для домашних сетей Wi-Fi. Многие владельцы беспроводных роутеров не считают эти угрозы серьезными, но мы попробуем развеять это заблуждение. Руководство ни в коем случае не является исчерпывающим, однако выполнение нескольких простых шагов позволит вам существенно повысить уровень безопасности сети.

Совет 1. Меняем пароль администратора

Одна из самых распространенных ошибок — использование установленного производителем по умолчанию пароля администратора (чаще всего это что-нибудь вроде «admin:admin» и тому подобные «1234»). В сочетании с какой-нибудь некритичной удаленной уязвимостью или с открытым для всех подключением к беспроводной сети это может дать злоумышленникам полный контроль над роутером. Мы настоятельно рекомендуем установить безопасный пароль, если вы этого еще не сделали.

Меняем пароль администратора

В качестве иллюстраций мы приводим скриншоты настройки роутера TP-Link. Разумеется, в маршрутизаторах других производителей меню выглядит иначе, но общая логика должна быть схожей.

Совет 2. Запрещаем удаленное управление

Вторая проблема — открытый доступ к интерфейсу управления роутером. Обычно производители по умолчанию разрешают администрировать устройство только из локальной сети, но так бывает далеко не всегда. Обязательно проверьте, доступен ли веб-интерфейс из Интернета.

Отключаем удаленное администрирование

Как правило, для отключения удаленного администрирования нужно убрать соответствующую галочку (в нашем случае с роутером TP-Link — ввести адрес 0.0.0.0). Также имеет смысл заблокировать доступ к роутеру из Глобальной сети по Telnet или SSH, если он поддерживает данные протоколы. Опытные пользователи могут ограничить возможности управления и в локальной сети — по аппаратным адресам устройств (так называемым MAC-адресам).

Совет 3. Отключаем Broadcast SSID

Как правило, беспроводной роутер сообщает всем желающим идентификатор вашей сети Wi-Fi (SSID). При желании такое поведение можно изменить, убрав соответствующую галочку в настройках. В этом случае злоумышленникам будет сложнее взломать сеть, но при настройке беспроводного подключения вам придется на каждом устройстве вводить ее имя вручную. Этот шаг необязателен.

Отключаем Broadcast SSID

Совет 4. Используем надежное шифрование

Нужно ли пускать всех желающих в беспроводную сеть при наличии дома безлимитного доступа в Интернет? Мы категорически не рекомендуем этого делать — среди «добропорядочных любителей халявы» может найтись один юный хакер, и здесь возникают угрозы, характерные для публичных хотспотов: кража данных учетных записей почтовых сервисов и социальных сетей, кража данных банковских карт, заражение домашних машин вирусами и так далее.

Включаем шифрование WPA2

Кроме того, вашу сеть злоумышленники смогут использовать для совершения мошеннических действий (полиция при этом придет к вам). Так что лучше всего включить шифрование WPA2 (алгоритм WEP недостаточно надежен) и установить безопасный пароль для подключения к Wi-Fi.

Совет 5. UPnP и все-все-все

Современные беспроводные маршрутизаторы умеют не только раздавать Wi-Fi и обеспечивать узлам локальной сети доступ в Интернет — как правило, они поддерживают разнообразные протоколы, позволяющие автоматически настраивать и соединять между собой подключенные «умные устройства».

Отключаем UPnP

Universal Plug and Play (UPnP), поддержку стандартов DLNA (Digital Living Network Alliance) и тому подобные вещи лучше отключать, если вы ими не пользуетесь, — так меньше шансов стать жертвой очередной уязвимости, найденной в ПО, использующем данные функции. Вообще это универсальное правило: все лишнее стоит отключить. Если что-то из отключенного вам потребуется, просто включите обратно, это несложно.

Совет 6. Обновляем встроенное ПО

Очень часто владельцы роутеров не следят за выходом свежих прошивок для своих устройств. Мы рекомендуем устанавливать актуальные версии встроенного ПО, скачанные с официальных сайтов производителей, — они исправляют ошибки и закрывают разнообразные уязвимости, позволяющие злоумышленникам взломать вашу сеть.

Обновляем прошивку

Инструкции по обновлению ПО обычно есть на соответствующей вкладке веб-интерфейса роутера. Вам нужно будет скачать образ прошивки, сделать резервную копию конфигурации (иногда старый файл нельзя использовать с новой прошивкой, и тогда придется настроить роутер заново), запустить процесс обновления и восстановить конфигурацию после перезагрузки.

Обновление прошивки роутера — самый простой и одновременно самый необходимый шаг

Tweet

Можно использовать сделанные энтузиастами сторонние прошивки для вашего устройства (например, OpenWRT), но делать это следует с осторожностью — нет гарантии, что роутер нормально запустится после обновления. Кроме того, написанное сторонними разработчиками ПО также следует скачивать только с официальных сайтов известных проектов — ни в коем случае не доверяйте продуктам из непонятных источников.

Совет 7. Не только роутер

Абсолютно надежной защиты не бывает — этот тезис доказан многолетней практикой. Грамотная настройка роутера, использование надежных паролей и алгоритмов шифрования, а также своевременное обновление встроенного ПО существенно повышают уровень безопасности беспроводной сети, но не дают стопроцентной гарантии от взлома.

Совет недели: безопасно подключаемся к Wi-Fi https://t.co/4Q2MP1dzKN pic.twitter.com/EXEYhNK4qm

— Евгений Касперский (@e_kaspersky_ru) September 4, 2014

Защититься можно лишь комплексно, поэтому мы рекомендуем использовать на компьютерах и мобильных устройствах современные брандмауэры и антивирусные программы с актуальными базами сигнатур зловредов. К примеру, Kaspersky Internet Security 2015 позволяет проверить уровень безопасности беспроводной сети и дает рекомендации по изменению ее настроек.

Владимир Безмалый

Единственная мера, которую большинство людей использует в настоящее время для защиты своей домашней беспроводной сети, — это установка пароля и предотвращение доступа соседей и других людей к вашим данным. Но мы должны более серьезно относиться к безопасности домашней сети и делать больше, чем просто устанавливать простой пароль.

Защита домашней сети состоит из двух основных компонентов. Первый — это безопасность маршрутизатора, основу которой составляют инвестиции в высококачественное устройство следующего поколения со встроенными средствами безопасности. Это позволит вам настроить брандмауэр, VPN, родительский контроль и даже фильтрацию DNS с самого маршрутизатора.

Второй компонент, о котором следует помнить, — это защита устройств, которые подключаются к сети через маршрутизатор. Сюда входят как беспроводные, так и кабельные каналы.

Из этой статьи вы узнаете, как лучше защитить сетевое соединение и снизить вероятность компрометации ваших ценных данных. Выполните следующие действия, чтобы повысить безопасность вашей домашней беспроводной сети.

Как защитить свой Wi-Fi роутер

Шаг 1. Обновите прошивку роутера до последней доступной.

Программное обеспечение является неотъемлемой частью безопасности вашей беспроводной сети. Прошивка беспроводного маршрутизатора, как и любое другое программное обеспечение, содержит недостатки, которые могут стать серьезными уязвимостями и быть безжалостно использованы хакерами.

К сожалению, многие беспроводные маршрутизаторы не имеют возможности автоматического обновления программного обеспечения, поэтому вам придется делать это вручную. И даже для тех сетей Wi-Fi, которые могут обновляться автоматически, вам по-прежнему требуется включить этот параметр.

Но мы напоминаем вам о важности установки исправлений для программного обеспечения и о том, как пренебрежение этим может оставить киберпреступникам открытые двери для использования различных уязвимостей. Прочтите , что эксперты по безопасности говорят об обновлении вашего программного обеспечения и о том, почему это важно для онлайн-безопасности.

Шаг 2. Измените логин администратора роутера.

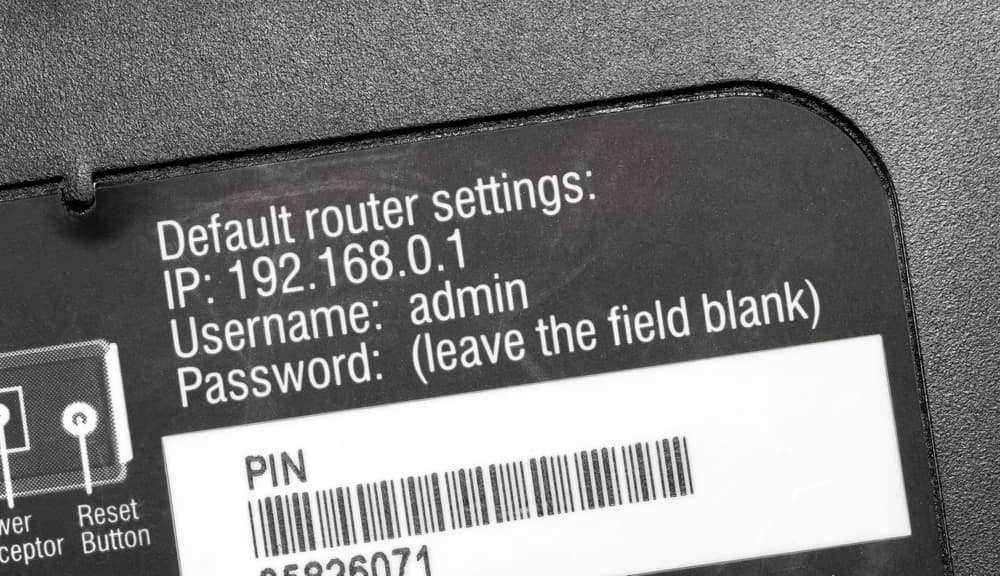

Для настройки беспроводного маршрутизатора обычно требуется доступ к онлайн-платформе или сайту, где вы можете внести несколько изменений в настройки сети. Обычно вы можете получить к нему доступ, введя IP-адрес вашего маршрутизатора в веб-браузер.

Если у вас новый маршрутизатор, вы можете найти его IP-адрес, указанный на веб-сайте производителя или в руководстве по продукту, которое вам было предоставлено при покупке. Однако, если ваше устройство довольно старое, вы все равно можете узнать его IP-адрес, следуя этому удобному руководству .

Эти базовые шаги научат вас, как легко подключиться к домашней сети в качестве администратора. Обычно тип адресной строки выглядит как http://192.168.1.1 или http://192.168.0.1 .

Большинство маршрутизаторов Wi-Fi поставляются с учетными данными по умолчанию, такими как «администратор» и «пароль», которые легко могут взломать злоумышленники. Следовательно, вам необходимо получить доступ к настройкам маршрутизатора и изменить их на уникальные учетные данные, которые невозможно так легко угадать.

Я рекомендую создать никоим образом не личное имя пользователя и связать его с надежным паролем, содержащим как прописные, так и строчные буквы, а также буквенно-цифровые символы.

Шаг 3. Измените имя сети Wi-Fi по умолчанию.

Если вы хотите повысить безопасность беспроводной сети, первое, что вам следует сделать, это изменить имя вашей сети Wi-Fi, также известное как SSID (идентификатор набора услуг). Если дать вашему Wi-Fi несколько провокационное название, такое как «Не могу взломать это», время от времени может иметь неприятные последствия, другие имена, такие как «это не Wi-Fi» или «слишком летать для Wi-Fi», вполне приемлемы.

Изменение имени по умолчанию для вашего Wi-Fi затрудняет злоумышленникам возможность узнать, какой у вас тип маршрутизатора. Если злоумышленник знает название производителя вашего роутера, он узнает, какие уязвимости имеет эта модель, а затем попытается их использовать. Мы настоятельно не рекомендуем называть вашу домашнюю сеть чем-то вроде «Wi-Fi Джона».

Вы не хотите, чтобы они с первого взгляда знали, какая беспроводная сеть принадлежит вам, когда, вероятно, есть три или четыре других соседних Wi-Fi. Также помните, что раскрытие слишком большого количества личной информации об имени беспроводной сети может подвергнуть вас операции кражи личных данных. Вот пошаговое и простое руководство , в котором объясняется, как легко изменить имя своей беспроводной сети.

Шаг 4. Установите надежный пароль Wi-Fi и активируйте максимально возможное шифрование.

Вы, вероятно, знаете, что каждый беспроводной маршрутизатор поставляется с предварительно заданными именем пользователя и паролем по умолчанию, которые необходимы в первую очередь для установки и подключения вашего маршрутизатора. Хуже всего то, что хакерам легко угадать, особенно если они знают производителя.

Итак, убедитесь, что вы немедленно изменили оба эти параметра. Хороший пароль беспроводной сети должен состоять не менее чем из 20 символов и включать цифры, буквы и различные символы. И, самое главное, не используйте тот же пароль, что и у администратора роутера.

Что касается шифрования, беспроводные сети имеют несколько парамеров шифрования, таких как WEP, WPA, WPA2 и WPA3. Чтобы лучше понять эту терминологию, WPA2 означает Wi-Fi Protected Access 2 и одновременно является протоколом безопасности и текущим стандартом в отрасли (сети WPA2 есть почти везде) и шифрует трафик в сетях Wi-Fi.

Он также заменяет более старый и менее безопасный WEP (Wired Equivalent Privacy) и является обновлением исходной технологии WPA (Wi-Fi Protected Access). С 2006 года все продукты с сертификатом Wi-Fi должны использовать защиту WPA2.

WPA2 AES теперь также является стандартной системой безопасности, поэтому все беспроводные сети совместимы с ней. Если вы хотите включить шифрование WPA2 на беспроводном маршрутизаторе, выполните эти шесть шагов. Если вы используете беспроводной маршрутизатор TP-Link, вот как защитить свою беспроводную сеть.

Хорошая новость заключается в том, что WPA3 уже здесь и постепенно заменяет WPA2. В 2018 году Wi-Fi Alliance объявил о своем стандарте безопасности беспроводных сетей следующего поколения, который призван решить общую проблему безопасности: открытые сети Wi-Fi. Более того, он поставляется с улучшенными функциями безопасности и включает набор функций, упрощающих настройку безопасности Wi-Fi для пользователей и поставщиков услуг.

Шаг 5. Используйте гостевую сеть Wi-Fi для посетителей.

Сохранение вашего основного Wi-Fi-соединения конфиденциальным и доступным только для постоянных жителей дома — хороший способ предотвратить кибератаки. Не передавайте свои данные никому, будь то соседи или близкие друзья. Вы никогда не знаете, с кем и при каких обстоятельствах они передают ваши данные для входа.

И даже если они этого не сделают, они все равно могут подключиться к вашей сети с зараженным устройством при посещении. Это может и, вероятно, заразит все ваши подключенные устройства. Наличие отдельной сети ограничивает риск распространения угрозы на каждую машину, подключенную к вашему Wi-Fi.

При настройке сети посетителей убедитесь, что вы создали пароль, отличный от пароля основного Wi-Fi, по очевидным причинам. В конце концов, вы не хотите проходить через все эти проблемы, связанные с наличием вторичного соединения, просто чтобы все это было напрасно, потому что его учетные данные были такими же, как и для вашего основного.

Шаг 6. Настройте другую сеть Wi-Fi для своих устройств IoT.

Пока мы говорим о настройке отдельных подключений Wi-Fi, неплохо сделать то же самое для ваших устройств IoT. Почему? Потому что большинство устройств Интернета вещей имеют очень низкую безопасность и могут быть легко взломаны. Это приведет к распространению инфекции на все устройства в этой сети.

Отдельное подключение — простой способ решить эту проблему. Опять же, не забудьте установить другой пароль для этой сети, чтобы хакеры не могли определить ваш основной пароль Wi-Fi, имея к нему доступ.

Перед созданием отдельной сети Wi-Fi имейте в виду, что многие устройства IoT могут подключаться только к сетям 2,4 ГГц. Это означает, что вам может потребоваться настроить для них другой Wi-Fi.

Шаг 7. Отключите WPS (Wi-Fi Protected Setup).

Функция WPS на вашем маршрутизаторе была разработана, чтобы облегчить добавление новых устройств в сеть для людей, которые не особо разбираются в технологиях. Это достигается за счет сокращения всего процесса до нажатия кнопки или ввода PIN-кода.

И хотя Wi-Fi Protected Setup действительно значительно упрощает подключение к Интернету для людей, которые мало о нем знают, это также очень небезопасно. Если оставить его включенным, хакеры потенциально могут получить ваши учетные данные в течение нескольких часов. Поэтому настоятельно рекомендую отключить его в домашней сети.

Для этого откройте онлайн-платформу вашего маршрутизатора и перейдите на вкладку «Беспроводная связь» в дополнительных настройках. Там вы должны найти меню WPS. Выберите или переключите «Отключить», затем перезагрузите маршрутизатор, и все готово.

Шаг 8. Скройте имя своей сети Wi-Fi (широковещательная передача SSID).

Скрытие имени вашего подключения — еще один способ повысить безопасность вашей домашней сети. Это еще одна операция, которую вы можете выполнить на платформах онлайн-настроек маршрутизатора. Получите доступ к нему, как описано в разделах выше, затем перейдите на вкладку Wi-Fi> Настройки безопасности Wi-Fi в меню дополнительных настроек. Щелкните SSID и установите флажок Скрыть Wi-Fi. Не забудьте сохранить изменения.

Сеть теперь будет отображаться как скрытая сеть, и вам придется вручную ввести ее имя для подключения. Если вы не знаете имя сети, вы не сможете подключиться. Есть способы раскрыть скрытое имя SSID, но это по-прежнему хорошая практика для еще большей безопасности вашего Wi-Fi.

Шаг 9. Измените IP-адрес администратора маршрутизатора по умолчанию.

Изменение IP-адреса по умолчанию на менее распространенный — это еще одна вещь, которую вам следует рассмотреть, чтобы лучше защитить свою домашнюю сеть и усложнить ее отслеживание хакерами. Чтобы изменить IP-адрес маршрутизатора, выполните следующие действия:

Войдите в консоль вашего роутера как администратор. Как только вы окажетесь там, введите имя пользователя и пароль на странице входа. Затем выберите Сеть > LAN, которая находится в меню слева. Измените IP-адрес на предпочтительный, затем нажмите «Сохранить».

Примечание. После того, как вы изменили IP-адрес, вам нужно будет ввести новый IP-адрес в строку веб-браузера. Вы также можете изменить DNS-сервер, который использует ваш беспроводной маршрутизатор для фильтрации интернет-трафика, и это руководство покажет, как это сделать.

Шаг 10. Включите фильтрацию MAC-адресов.

Чтобы еще больше ограничить количество устройств, которые могут подключаться к вашей сети Wi-Fi, я рекомендую включить опцию фильтрации MAC-адресов. Войдите в веб-интерфейс вашего роутера и найдите подходящий вариант. Он может быть указан как MAC-фильтр, сетевой фильтр, контроль доступа, доступ к сети или что-то в этом роде. Вы найдете его в меню «Безопасность», «Беспроводная связь» или «Дополнительно».

Включив его, только указанные MAC-адреса смогут получить доступ к сети. При желании вы также можете выполнить привязку IP и MAC, процесс, известный как привязка ARP. Делая это, вы назначаете уникальный IP-адрес для каждого MAC-адреса, поэтому устройство будет подключаться каждый раз, используя один и тот же IP-адрес.

Шаг 11. Отключите удаленный доступ администратора.

Большинство маршрутизаторов позволяют получить доступ к их интерфейсу только с подключенного устройства. Однако некоторые из них позволяют доступ даже из удаленных систем. После того, как вы отключили удаленный доступ, злоумышленники не смогут получить доступ к настройкам конфиденциальности вашего маршрутизатора с устройства, не подключенного к вашей беспроводной сети. Чтобы внести это изменение, войдите в веб-интерфейс и выполните поиск «Удаленный доступ» или «Удаленное администрирование».

Шаг 12. Ограничьте доступ локального администратора к вашему маршрутизатору.

Ограничение доступа локального администратора к вашему маршрутизатору — еще один шаг к мониторингу безопасности вашей домашней сети. Это делается путем ручного присвоения MAC-адресов устройствам с белыми метками из веб-интерфейса маршрутизатора. Например, вы можете предоставить административный доступ только 2 устройствам, вашему основному компьютеру и вашему смартфону. Это не позволит никому, кроме вас, получить такой уровень доступа в вашу сеть.

Шаг 13. Активируйте дополнительные функции безопасности вашего роутера.

Маршрутизаторы нового поколения имеют как встроенные, так и более продвинутые функции безопасности. Если ваше устройство позволяет это, я рекомендую активировать их все, чтобы еще больше повысить безопасность вашей домашней сети.

Что касается основных функций безопасности, есть три основных, с которыми вы столкнетесь на специальной вкладке веб-интерфейса вашего маршрутизатора.

· Межсетевой экран с инспекцией пакетов (SPI) , который отслеживает ваши сеансы и проверяет весь трафик, проходящий через сеть. Эта функция включена по умолчанию, поэтому сохраните ее, если хотите предотвратить кибератаку.

· Виртуальная частная сеть (VPN) , которую необходимо включить, если вы хотите разрешить туннелям VPN, использующим соответствующие протоколы, проходить через вашу домашнюю сеть.

· Шлюз уровня приложений (ALG ), который всегда должен быть активирован, поскольку он позволяет вам настроить, какие протоколы данных управления приложениями проходят через вашу сеть через фильтры преобразования сетевых адресов (NAT).

После того, как эти три защитных уровня будут включены, вам также следует взглянуть на раздел Advanced в настройках безопасности вашего устройства. Это защитит ваш маршрутизатор от атак с наводнением трафика.

Некоторые веб-сайты также упоминают об отключении функции DHCP на маршрутизаторе, но я настоятельно рекомендую оставить ее включенной. Если этот параметр отключен, вам придется вручную назначать IP-адрес для каждого подключенного устройства с самого устройства, а не от администратора маршрутизатора.

Выключение маршрутизатора — это еще один часто упоминаемый совет, который устарел в сегодняшнем цифровом мире, поскольку он сводит на нет всю цель IoT. Когда вы выходите из дома, вам, естественно, захочется иметь возможность контролировать свои камеры наблюдения или включать кондиционер и отопление, прежде чем вы вернетесь домой, и так далее.

При таком большом количестве подключенных устройств в наших домах это может быть утомительной задачей, и, если ее не сделать должным образом, у вас будут конфликты IP-адресов и проблемы с подключением. Не говоря уже о том, что для большинства устройств IoT вы даже не можете вручную назначить IP-адрес, что делает этот метод устаревшим для современных домашних сетей.

Ни одна из этих мер не является пуленепробиваемой, но их применение — хорошее начало для повышения безопасности вашей домашней сети. Все они могут быть обойдены знающим человеком. Делайте все возможное, чтобы не стать прямой мишенью.

Повышение защиты каждого устройства, подключенного к маршрутизатору

1. Используйте надежный антивирус.

Как я уже упоминал во введении к этой статье, усиление маршрутизатора Wi-Fi — это всего лишь один из компонентов безопасности домашней сети. Чтобы еще больше защитить свои домашние устройства от хакеров, вам необходимо усилить защиту на каждом из них.

Наиболее доступной отправной точкой для этого является установка надежного антивирусного решения. AV — одно из наиболее распространенных решений кибербезопасности для домашних пользователей, предназначенное для предотвращения, обнаружения и блокировки проникновения вредоносного кода на компьютеры. Это достигается путем непрерывного сканирования файлов, попадающих на ваши устройства, на предмет наличия базы данных известных вирусов и других типов вредоносных программ.

2. Установите патч для своего программного обеспечения.

Неустановленное программное обеспечение — одна из наиболее распространенных уязвимостей, которые хакеры используют для незаконного проникновения в вашу домашнюю сеть. Чтобы злоумышленники не могли воспользоваться уязвимыми приложениями, вам необходимо обновлять свои устройства.

К сожалению, это то, что многие люди постоянно упускают из виду, так как это может привести к серьезным нарушениям и отнять у них большую часть времени.

3. Установите решение VPN.

Установка виртуальной частной сети (VPN) — отличное дополнение к безопасности для домашних устройств, которые вы используете чаще всего. Создавая частную сеть из общедоступного соединения, он позволяет вам безопасно пользоваться Интернетом и сохранять конфиденциальность ваших данных. Таким образом, злоумышленникам будет очень сложно выследить вас в Интернете.

Как я упоминал в предыдущем сегменте статьи, некоторые маршрутизаторы позволяют включить VPN для работы непосредственно на них. Если у вас есть эта функция, это означает, что у вас есть быстрый и простой способ защитить каждое устройство, которое подключается к вашей домашней сети. Тем не менее, некоторые маршрутизаторы не поддерживают эту функцию.

Одним из решений для запуска VPN на маршрутизаторе, который не поддерживает эту встроенную функцию, является DD-WRT , прошивка с открытым исходным кодом, которая добавляет дополнительные функции на ваше устройство. Он делает это, выступая в качестве административной платформы, где микропрограммное обеспечение маршрутизатора переписывается для получения дополнительных преимуществ.

Об этом следует помнить, поскольку это означает, что вы потеряете гарантию, если устройство будет новым. Кроме того, он совместим не со всеми существующими марками и моделями, но вы можете найти полный список на веб-сайте.

В идеале вам следует запустить VPN как на наиболее часто используемых устройствах, так и на маршрутизаторе. Таким образом, вы не только обеспечите безопасность домашней сети, но и убедитесь, что ваш ноутбук или смартфон защищены при подключении извне.

4. Не забывайте о фильтрации DNS-трафика.

Еще один способ повысить безопасность подключенных устройств в домашней сети — это фильтрация DNS. Благодаря этому процессу вы можете легко блокировать вредоносные веб-сайты, а также проверять небезопасный или неприемлемый контент.

Помимо остановки кибер-злоумышленников, это решение также удобно при настройке таких фильтров, как родительский контроль.

5. Изучите устройства Интернета вещей перед их покупкой.

Вы хотите добавить новое устройство IoT в свою домашнюю сеть? Чтобы поддерживать надлежащий уровень безопасности вашего соединения, обязательно заранее тщательно изучите его. Получение камеры наблюдения или умной швабры может показаться простым, но эти устройства могут иметь множество уязвимостей в их прошивке.

Заключение

Обеспечение безопасности домашней сети должно быть главным приоритетом для каждого из нас, кто заинтересован в сохранении безопасности данных. Эти шаги могут быть действительно полезны даже для тех, кто не разбирается в технологиях. Кроме того, не забывайте, что безопасность вашей беспроводной сети иногда может быть слабой и подверженной атакам.

Вот почему я написал это руководство о том, как защитить вашу беспроводную сеть и подключенные к ней устройства. Следуя содержащимся в нем советам, вы повысите безопасность своей домашней сети и предотвратите как можно больше кибератак. Конечно, ни один из этих методов не является безотказным, но они стоят того, чтобы максимально снизить риски угроз в вашем доме.

23 августа, 2021

Источник https://ib-bank.ru/bisjournal/news/16127

Цифровые следы — ваша слабость, и хакеры это знают. Подпишитесь и узнайте, как их замести!

Как закрыть доступ в интернет через роутер?

Содержание

- Когда стоит насторожиться?

- Как точно узнать, что к Wi-Fi подключился посторонний?

- Способ 1

- Способ 2

- MAC на Windows (для неопытных)

- MAC на Windows (для продвинутых)

- MAC на телевизорах

- MAC на Android

- MAC на iOS и iPadOS

- Как ограничить раздачу Wi-Fi другим пользователям?

- Способ 1: скрываем SSID

- Способ 2: меняем пароль

- Способ 3: ограничиваем число подключений через MAC-фильтр и «белый список» устройств

- Как ограничить доступ к Wi-Fi по времени?

Несмотря на всё то удобство, которое дают нам беспроводные сети, они всё ещё не совсем безопасны, в отличие от классических проводных. Так, подключившись к вашему Wi-Fi, профессиональный хакер может завладеть широким перечнем данных, хранящихся на устройствах в составе «локалки», или же использовать IP в незаконной деятельности.

Да и не стоит забывать о хитрых соседях: некоторые в желании сэкономить находят способы обхода паролей и «присасываются» к чужим сетям.

В этой статье расскажем, как избежать подключения посторонних устройств к Wi-Fi. И заодно о том, что делать, если это уже произошло.

Когда стоит насторожиться?

Самый явный симптом — падение скорости. Если у вас быстрый интернет и мощный роутер, а подключившийся просто смотрит видео или сёрфит по сайтам, то обнаружить утечку трафика практически невозможно. Но если же тот решит скачивать что-то «тяжёлое», например с торрента или из цифровых маркетов при максимальном приоритете, просадка станет ощутимой.

Правда, причиной падения скорости могут быть и проблемы у провайдера или некорректно работающие сервера, с которыми обмениваетесь данными. Поэтому не стоит с ходу винить людей, находящихся в зоне покрытия Wi-Fi, — нужно проверять.

Как точно узнать, что к Wi-Fi подключился посторонний?

Способ 1

Посмотреть на индикаторы роутера. Если лампочка возле надписи Wi-Fi моргает — значит, кто-то подключён к сети. Но перед проверкой необходимо отключить от маршрутизатора все свои устройства.

Способ 2

Посмотреть список подключённых устройств в веб-интерфейсе модема. Делается это так:

- Запускаем любой браузер и открываем веб-конфигуратор. Его адрес можно посмотреть на наклейке, которая традиционно располагается на нижней панели роутера. Если информация на стикере уже неразличима, то уточняем адрес конфигуратора на сайте производителя модема.

- Авторизуемся в веб-интерфейсе. Большинство производителей по умолчанию выставляют логин admin. Пароль, как правило, такой же. Если он не подходит, то пробуем 1111 и 1234. Если не подошли и эти ключи безопасности, то сбрасываем настройки роутера. Для этого тонким предметом зажимаем кнопку, утопленную в отверстие с подписью Reset на тыльной стороне модема. Да, маршрутизатор придётся настраивать заново, однако по-другому попросту не удастся авторизоваться в веб-интерфейсе.

- Переходим в раздел «Устройства». Здесь можно посмотреть все девайсы, подключённые к сети. Но есть небольшая сложность: устройства могут быть подписаны и конкретными именами, и MAC-адресами. В первом случае не составит труда выявить посторонний девайс. Во втором же придётся сделать кое-что ещё — узнать MAC своих устройств, чтобы «вычислить» чужие методом исключения.

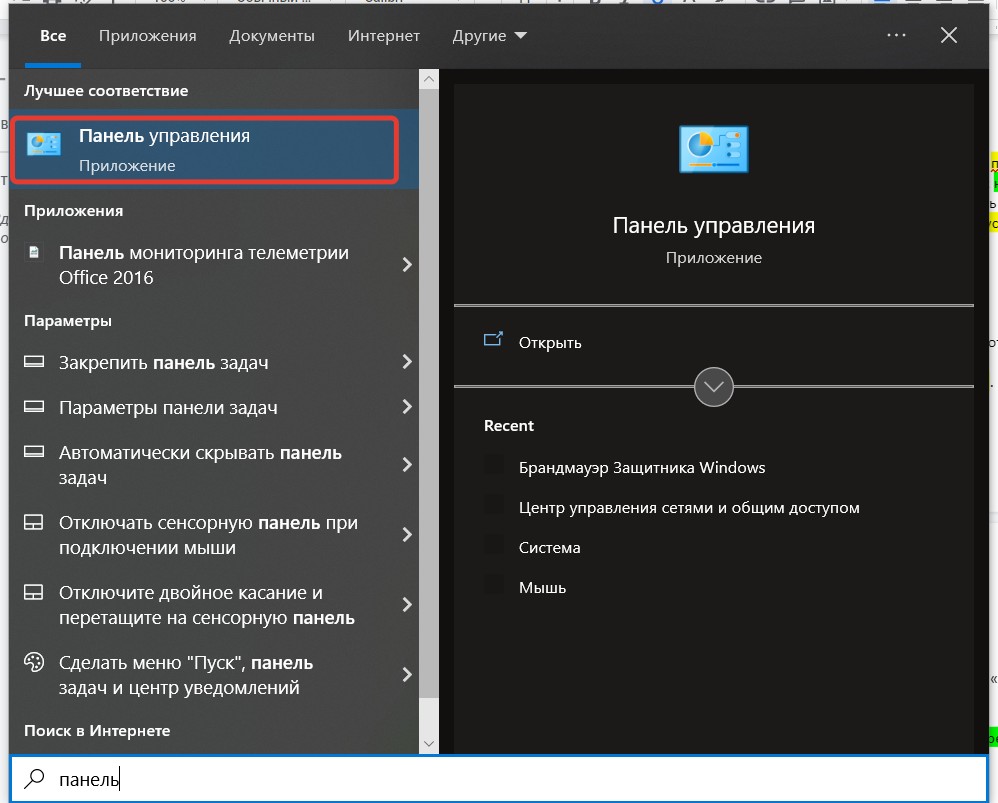

MAC на Windows (для неопытных)

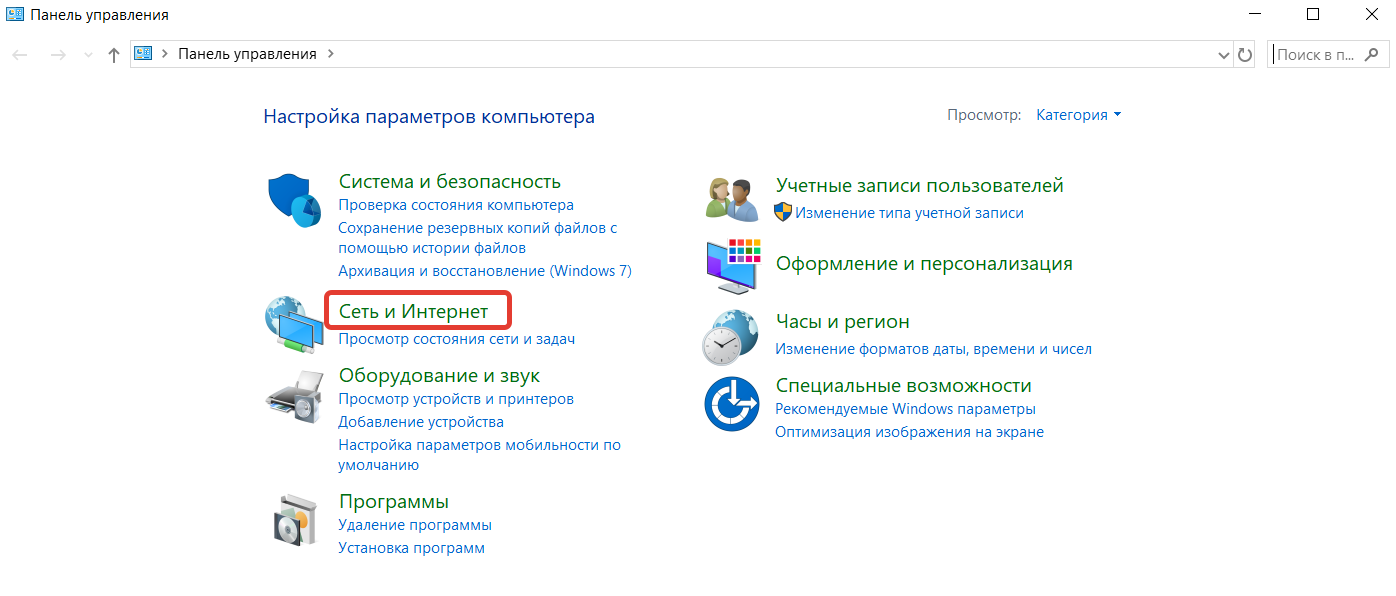

- Запускаем «Панель управления» и переходим в раздел «Сеть и Интернет».

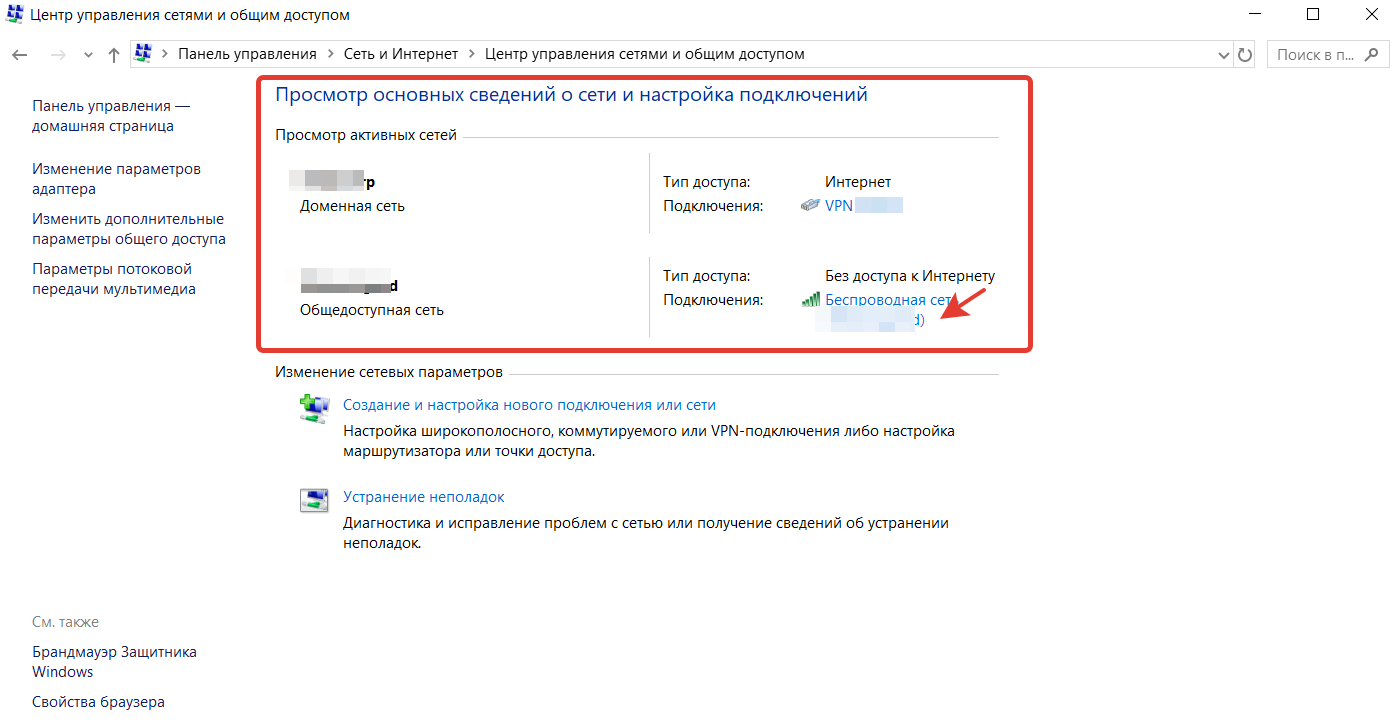

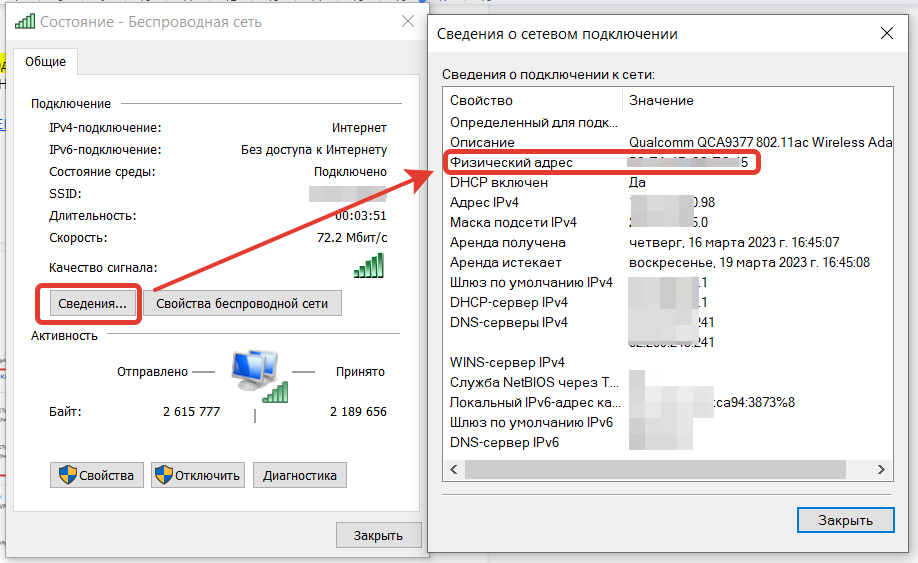

- Открываем «Центр управления сетями и общим доступом».

- В блоке «Просмотр активных подключений» кликаем по соединению, а в открывшемся окне — по кнопке «Сведения». Находим строку «Физический адрес» — это и есть MAC нашего устройства.

MAC на Windows (для продвинутых)

- Вызываем командную строку сочетанием Win + R.

- Вводим команду ipconfig /all.

- Ищем раздел «Адаптер беспроводной сети [название]», а в нём — строку «Физический адрес».

Если ПК или ноутбук подключены через кабель, то строку «Физический адрес» ищем в разделе «Адаптер Ethernet [название]».

MAC на телевизорах

- Открываем главное меню соответствующей кнопкой на пульте.

- Заходим в настройки → «Поддержка» → «Сведения об устройстве / Об устройстве / Информация». Ищем строку с MAC-адресом.

MAC на Android

- Открываем настройки.

- Переходим в раздел «Беспроводные сети» → Wi-Fi → «Дополнительные функции» и ищем MAC.

MAC на iOS и iPadOS

- Открываем настройки.

- Переходим в раздел «Основные» → «Об этом устройстве».

- Ищем строку «Адрес Wi-Fi».

Как ограничить раздачу Wi-Fi другим пользователям?

Запретить подключение к беспроводной сети другим пользователям можно несколькими способами.

Способ 1: скрываем SSID

- Открываем веб-конфигуратор через браузер.

- Авторизуемся и переходим в раздел «Беспроводные сети / Wi-Fi / и т. п.».

- Переименовываем точку доступа. Название лучше сделать таким, которое вам проще запомнить, а другим — сложно угадать.

- Находим опцию «Скрывать SSID», ставим маркер напротив неё и сохраняем настройки. Если роутер одновременно работает в 2,4 и 5 ГГц, то аналогичным образом скрываем идентификатор для хот-спота второго диапазона.

После этого сеть не будет отображаться в списке доступных точек доступа. Для подключения потребуется ввести её название вручную.

Способ 2: меняем пароль

- Повторяем действия 1 и 2 из предыдущей инструкции.

- В поле «Аутентификация / Тип шифрования» (или подобном) выставляем опцию WPA2/PSK.

- Находим строку «Новый пароль» и меняем ключ безопасности.

Способ может использоваться и отдельно, и в дополнение к предыдущему.

Примечание: в некоторых веб-конфигураторах функция смены пароля, настройки типа шифрования и SSID могут находиться в блоке/подразделе «Безопасность» корневого раздела, связанного с беспроводными сетями.

Способ 3: ограничиваем число подключений через MAC-фильтр и «белый список» устройств

Zyxel Keenetic (старая прошивка)

- Заходим в конфигуратор.

- Нажимаем на иконку в виде двух мониторов (расположена в нижнем меню-баре).

- Выбираем любое своё устройство.

- В открывшемся меню назначаем устройству имя и нажимаем кнопку «Зарегистрировать».

- Повторяем действия 3 и 4 для остальных устройств.

- Ставим галочку напротив опции «Запретить доступ в интернет всем незарегистрированным устройствам».

- Сохраняем настройки.

Keenetic (новая прошивка)

- Заходим в конфигуратор.

- Открываем раздел «Список устройств».

- В блоке «Незарегистрированные» ищем все свои девайсы и регистрируем аналогично предыдущей инструкции.

- После регистрации нужных устройств жмём на интерактивную строку «Настройки для незарегистрированных устройств».

- Настраиваем по аналогии с предыдущей инструкцией и сохраняем все изменения.

Asus

- Заходим в веб-интерфейс → «Беспроводные сети».

- В блоке «Список фильтрации MAC-адресов» через иконку-плюсик добавляем нужные устройства по MAC.

- В блоке «Основные настройки» активируем опцию «Включить MAC-фильтр / Enable MAC filter».

- В том же блоке (строка «Режим фильтрации MAC») ко всем добавленным устройствам применяем опцию «Принимать».

- Повторяем настройку для второго диапазона Wi-Fi, если используется.

- Сохраняем изменения.

TP-Link (старая прошивка)

- Заходим в веб-интерфейс.

- Открываем раздел «Беспроводной режим» → «Фильтрация MAC-адресов».

- Нажимаем кнопку «Добавить» и добавляем нужное устройство, заполнив поля.

- Выбираем параметр «Включено» для опции «Состояние» и сохраняем.

- Повторяем для других устройств.

- Активируем функцию «Фильтрация MAC-адресов».

- Сохраняем.

TP-Link (новая прошивка)

- Открываем веб-интерфейс.

- Переходим в раздел «Дополнительные настройки».

- Поочерёдно переходим в подразделы «Защита» и «Контроль доступа».

- Переводим ползунок напротив надписи «Контроль доступа» в крайнее правое положение (должен стать бирюзового цвета).

- В блоке «Режим доступа» ставим маркер напротив опции «Белый список» и нажимаем «Сохранить».

- В блоке «Устройства онлайн» нажимаем кнопку «Добавить», заполняем поля в соответствии с данными конкретного девайса и сохраняем.

- То же повторяем для других своих девайсов.

Дополнительно: если было замечено постороннее устройство, то в блоке «Режим доступа» переключаемся на «Чёрный список» и по аналогии с «белым» добавляем туда чужие девайсы.

Как ограничить доступ к Wi-Fi по времени?

Такая функция в большинстве веб-интерфейсов тоже есть. Она может пригодиться, чтобы контролировать время, которое ребёнок проводит в интернете.

Включается на всех роутерах примерно одинаково:

- Находим раздел «Родительский контроль».

- По аналогии с «белым» и «чёрным» списками добавляем одно устройство по MAC.

- Выставляем правила, среди которых время доступа в интернет.

Wi-Fi изначально уязвимее проводной сети, потому что доступ к нему может получить любое устройство в радиусе действия. И установить сложный пароль на Wi-Fi — это далеко не все, что нужно сделать для безопасности. Неправильная настройка роутера может привести к уязвимости вашей сети и к заражению устройств в ней вредоносными программами.

Еще раз о сложном пароле

Про это говорят всегда, как только речь заходит об информационной безопасности. Но все равно подбор пароля по словарю остается самым эффективным способом взлома сетей Wi-Fi. Остальные способы взлома требуют специальных знаний, а порой и специального оборудования. Вот только приложение для брутфорса (перебора паролей) может скачать и установить на свой смартфон любой школьник.

Если пароль вашей сети — как-то упорядоченная последовательность цифр, чье-то имя, любая дата рождения или вообще любое осмысленное слово — считайте, что защиты у вашей сети просто нет. Да, пароли наподобие «W:e2x@3_&4asD» плохо запоминаются и небыстро вводятся, зато подбор такого пароля займет не одну сотню лет. Чего не скажешь о «Timur98», «12071991» или «12345678».

Защита Wi-Fi

Первое, что происходит при соединении клиента с Wi-Fi сетью — аутентификация. Клиент должен «представиться», роутер должен удостовериться, что клиенту можно дать доступ. А теперь вспомним, что и клиента, и роутер «слышат» все устройства в радиусе нескольких десятков метров. Это как если бы два шпиона в людном месте при встрече громко орали друг другу: «Пароль?», — «Синие ежики!». Очевидно, аутентификацию следует организовать так, чтобы посторонние устройства из этого радиообмена ничего не поняли.

Далее (при удачной аутентификации) идет обмен данными клиента и роутера. Но если эти данные будут открытыми, то злоумышленникам даже пароль узнавать не нужно — зачем, если весь «разговор» и так слышен? Поэтому обмен данных между роутером и клиентом шифруется.

Алгоритмы защиты сетей Wi-Fi содержат в себе механизмы шифрования и аутентификации и бывают нескольких видов:

Open

Аутентификация открытая, шифрования нет. Роутер дает доступ всем клиентам. Частный случай — не всем, а только тем, чей MAC-адрес есть в списке роутера. Но это не является эффективной защитой, потому что враждебное устройство вполне может «подслушать» правильный МАС-адрес из открытого радиообмена и пользоваться им.

Открытые сети абсолютно небезопасны, пересылаемая по ним информация может быть подслушана кем угодно. Имейте это в виду, пользуясь открытыми сетями в общественных местах. Используйте VPN, или, как минимум, только HTTPS соединения в браузере.

WEP

Wired Equivalent Privacy («Эквивалент защищенности проводных сетей») — первый стандарт защиты Wi-Fi-сетей, описывающий как правила аутентификации, так и шифрования. Несмотря на название, обеспечить должный уровень защищенности не может, так как имеет множество уязвимостей. И для аутентификации, и для шифрования используется один ключ. Шифрование производится простейшей операцией с использованием ключа. Перехватив достаточное количество пакетов, злоумышленник может его расшифровать. Это возможно даже в пассивном режиме за несколько часов, а активные «взломщики» вскрывают WEP-защиту за минуты.

В 2004 году концерном IEEE защита WEP признана неэффективной и к использованию не рекомендована. Тем не менее, в целях совместимости, она оставлена на некоторых роутерах и некоторый процент сетей до сих пор ее использует.

WPA

Wi-Fi Protected Access — «Защищенный доступ к Wi-Fi» — был разработан, когда стала очевидна уязвимость WEP. Первый стандарт разрабатывался в спешке, поэтому некоторые недоработки в нем присутствуют. WPA использует один из двух алгоритмов аутентификации: PSK (WPA-PSK, Personal) и EAP (WPA, Enterprise).

Упрощенный алгоритм PSK (Pre-Shared Key — «Заранее известный ключ») чаще используется в частных и защищенных общественных сетях. Для соединения клиента и роутера на обоих устройствах задается пароль PSK из минимум 8 символов.

При аутентификации обмен пакетами шифруется заданным паролем и, не зная его, стороннее устройство этот обмен расшифровать не может. При высокой криптографической стойкости ключа-пароля алгоритм достаточно надежен, но в некоторых случаях неудобен. Например, чтобы предотвратить доступ в корпоративную сеть уволенного сотрудника, ключ придется менять на всех устройствах.

Основной алгоритм аутентификации WPA — Entrprise («Корпоративный») — подразумевает использование сервера аутентификации RADIUS, выдающего динамические ключи. Поскольку ключ сети постоянно меняется, то и наличие у уволенного сотрудника старого ключа никак ему не поможет при попытке несанкционированного подключения.

Алгоритмы аутентификации WPA считаются достаточно надежными и почти без изменений перекочевали в следующий стандарт. А вот шифрование поначалу подвело.

Протокол шифрования TKIP (Temporal Key Integrity Protocol — «Протокол целостности временного ключа») был предложен как временная мера, но «прописался» во многих устройствах и нередко используется в связке с WPA и по сей день. Принцип шифрования остался тот же, что и в WEP, так что криптостойкость его невелика — современные специализированные программы «взламывают» WPA с TKIP за 12–15 минут.

Предложенный для защиты от атак на WEP алгоритм проверки целостности сообщений блокирует станцию на 60 секунд при попытке подбора пароля, но эта мера оказалась «палкой о двух концах». Теперь злоумышленнику, чтобы «положить» сеть нужно было всего лишь каждую минуту слать пару «неправильных» пакетов. В настоящее время TKIP не рекомендован к использованию.

В дальнейшем в защите WPA применялся алгоритм шифрования AES со 128-битным ключом, который (с некоторыми изменениями) используется и по сей день. Алгоритм AES обладает высокой криптостойкостью — в 2003 году в Америке AES принят как стандарт защиты сведений, являющихся государственной тайной.

WPA2

Этот стандарт защиты принят в качестве основного в 2004 году, с 2006 года все выпускаемое беспроводное оборудование должно его поддерживать. В стандарте учтены все недоработки предшественников. Алгоритмы аутентификации используются те же, что в WEP — PSK и Enterprise. Шифрование обеспечивается протоколами AES и CCMP (также основан на AES).

WPA2 долгое время считался достаточно надежным, единственным способом взлома был подбор пароля, но в 2016 году бельгийскими исследователями была обнаружена уязвимость стандарта, позволяющая злоумышленнику расшифровывать траффик между клиентом и роутером. Атака с переустановкой ключа (Key Reinstallation Attacks, KRACK-атака) вмешивается в процесс первоначальной аутентификации, сбрасывая ключ на клиенте и подменяя пакеты от роутера своими. В результате траффик от клиента идет через устройство злоумышленника незашифрованным.

Большинство устройств, выпущенных после 2017 года, имеет защиту от KRACK, на остальные рекомендуется установить обновления прошивок и драйверов.

WPA3

WPA3 — самый новый стандарт защиты Wi-Fi. В нем используется новый алгоритм аутентификации SAE, защищенный от всех известных атак, включая брутфорс (перебор паролей) и KRACK. WPA3 использует еще более мощный алгоритм шифрования на основе 192-битного ключа. К сожалению, для использования возможностей WPA3 он должен поддерживаться всеми устройствами сети. Стандарт был обнародован в 2018 году и многие современные устройства имеют его поддержку. Но далеко не все.

Enhanced Open

Еще один относительно недавний — с 2018 года — стандарт призван обеспечить защиту открытых сетей. Использование общественных сетей для кражи конфиденциальных данных местами приняло массовый характер, поэтому Wi-Fi Alliance наконец-то перестал надеяться только на информированность и сознательность пользователей. В новом стандарте защиты открытых сетей передаваемые данные шифруются протоколом OWE (Opportunistic Wireless Encryption — «Оппортунистическое беспроводное шифрование»). Оно не требует ввода паролей или каких-то дополнительных действий от пользователя, а просто шифрует передаваемый трафик, предотвращая кражу информации.

Уязвимости роутера

WPS

WPS (Wi-Fi Protected Setup — «Защищенная настройка Wi-Fi») позволяет подключать к сети устройства, на которых ввести пароль затруднительно. Например, сетевые принтеры, IP-камеры, «умные» устройства и т.д. Для подключения достаточно нажать кнопку и клиент подключается к роутеру с использованием восьмизначного цифрового PIN-кода — эдакий легальный способ обхода защиты по паролю. Уже звучит подозрительно, а еще и при разработке стандарта была допущена ошибка и для входа в сеть с использованием WPS достаточно четырех верных цифр из пароля, что дает всего 10 000 возможных комбинаций. Вот такая вот «защищенная настройка».

После обнаружения уязвимости большинство производителей стали автоматически отключать WPS на некоторое время после нескольких получений неверного пин-кода. Но это не предотвращает взлом сети, а только удлиняет его — максимум до нескольких дней.

Проще говоря, если у вас на роутере включен WPS, то взлом сети — только вопрос времени. Поэтому WPS рекомендуется включать только на время подключения необходимых устройств.

Удаленный доступ к роутеру

Этот пункт не относится к параметрам Wi-Fi, но также является частой причиной взлома сети. Многие провайдеры при установке роутера оставляют стандартный пароль и включенный удаленный доступ. Это облегчает работу техподдержки — в случае неполадок специалист может подключиться к роутеру напрямую. Но никто не гарантирует, что пароли не «утекут» к злоумышленникам, как и данные из вашей сети. Поэтому после установки роутера следует установить уникальный пароль на вход и удостовериться, что удаленный доступ отключен.

Скрытый SSID и МАС-фильтрация

В статьях, посвященных безопасности Wi-Fi, часто встречается рекомендация скрывать SSID (имя сети) и настраивать МАС-филтьрацию для защиты от хакеров. При скрытом SSID ваша сеть не будет видна в списке беспроводных сетей на устройствах поблизости. А МАС-фильтрация позволит допускать в сеть только те устройства, МАС-адрес которых прописан в списке на сервере. На самом деле, смысла в этих опциях не много.

Во-первых, такая «защита» снижает удобство пользования Wi-Fi. Имя сети при подключении придется не выбирать в списке, а вводить вручную. Да и перед подключением каждого нового устройства сначала придется узнать его МАС-адрес и вписать в таблицу на роутере.

Во-вторых, обе эти опции защищают только от совсем неопытных взломщиков. При скрытии SSID роутер перестает периодически рассылать пакеты со своим «именем». Но SSID все равно присутствует во всех пакетах, которыми роутер обменивается с клиентами. «Подслушать» его для грамотного злоумышленника не составляет никаких проблем.

То же относится и к МАС-фильтрации — злоумышленник может «подслушать» МАС-адрес любого допущенного в сеть устройство и пользоваться далее уже им.

Взлом устройств IoT

«Умные» устройства получают все большее распространение. Вот только вместе с удобством они приносят нам и новые уязвимости. Многие современные гаджеты имеют возможность беспроводного обновления, чем и пользуются злоумышленники. Пользователи часто не меняют пароль по умолчанию, облегчая доступ к устройству. Кроме того, некоторые производители оставляют в своих устройствах «заводской» пароль для беспроводного обновления. Подключившись со стандартным или заводским паролем, злоумышленник устанавливает на «умное» устройство вредоносное ПО.

Именно так в 2016 году распространился ботнет «Mirai», заразивший по всему миру миллионы «умных» устройств, таких как домофоны, веб-камеры, радионяни и т.д. Через домашнюю сеть злоумышленник может получить доступ к локальным ресурсам, заразить компьютеры и гаджеты в сети. Для предотвращения этого рекомендуется создать на роутере отдельную сеть Wi-Fi для «умных» устройств.

Установки сложного пароля недостаточно для качественной защиты Wi-Fi сети. Чтобы предотвратить взлом, используйте последние из доступных для всех ее пользователей алгоритмы защиты — в порядке убывания надежности: WPA3, WPA2, WPA+AES. Установите последние обновления прошивки на роутеры и сетевые устройства, установите все обновления на операционную систему. Отключите WPS и сделайте отдельную сеть для «умных» устройств.