В этой инструкции о том, как заблокировать использование USB флешек и других съемных накопителей с помощью редактора локальной групповой политики или редактора реестра. Также в разделе с дополнительной информацией о блокировке доступа через USB к устройствам MTP и PTP (камера, Android телефон, плеер). Во всех случаях для выполнения описываемых действий вы должны иметь права администратора в Windows. См. также: Запреты и блокировки в Windows, Как поставить пароль на флешку в BitLocker.

Запрет подключения USB флешек с помощью редактора локальной групповой политики

Первый способ более простой и предполагает использование встроенной утилиты «Редактор локальной групповой политики». Следует учитывать, что эта системная утилита недоступна в Домашней редакции Windows (если у вас такая версия ОС, используйте следующий способ).

Шаги по блокировке использования USB накопителей будут следующими:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter, откроется редактор локальной групповой политики.

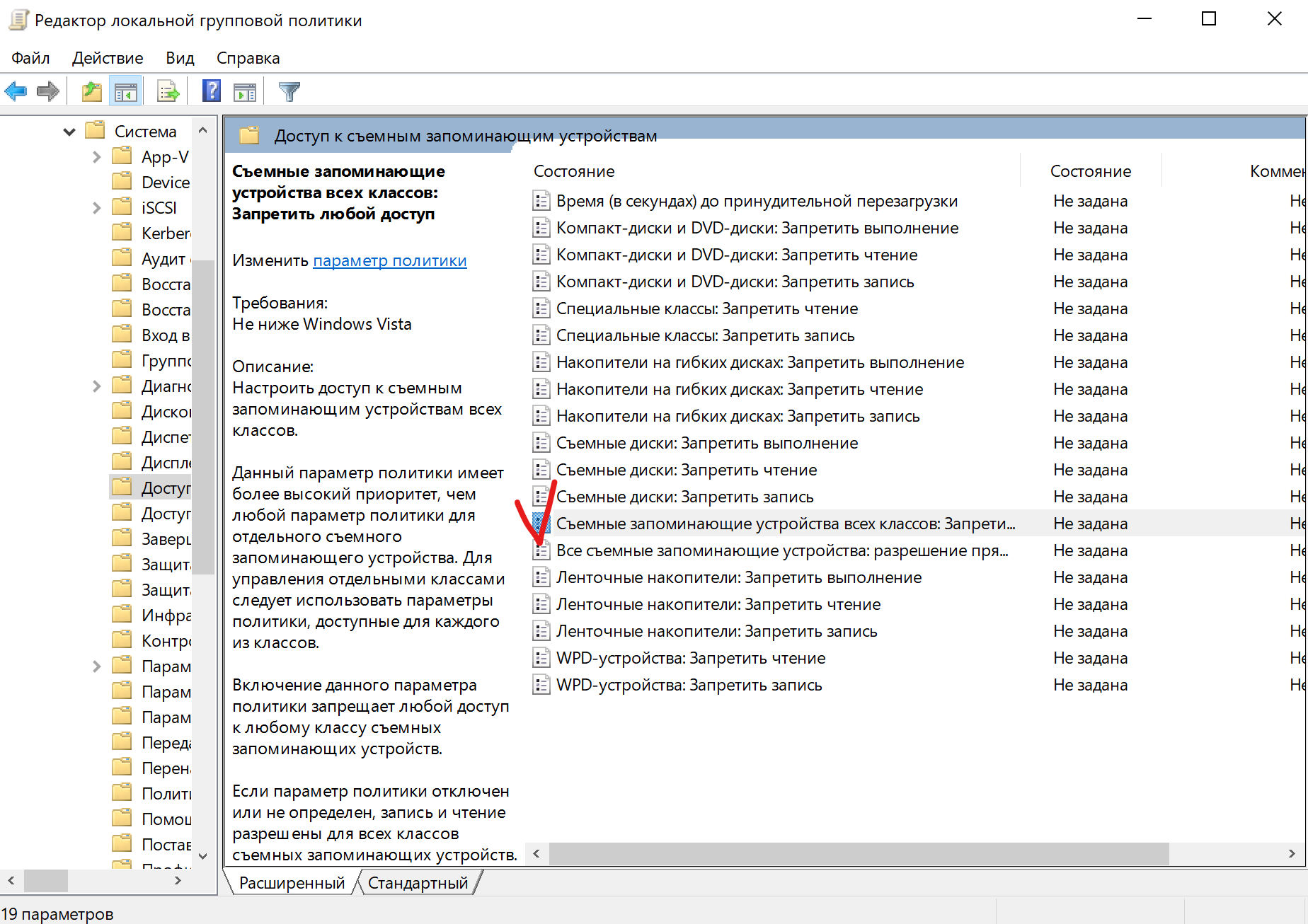

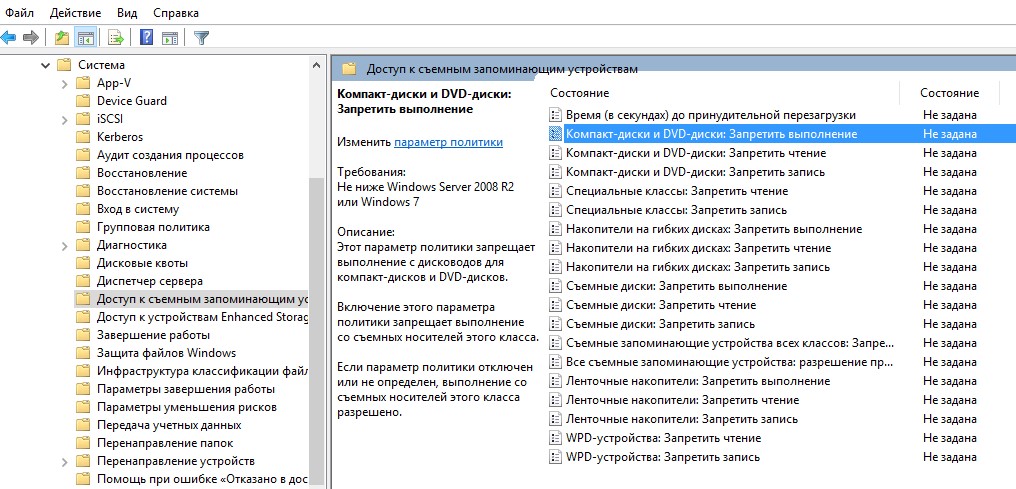

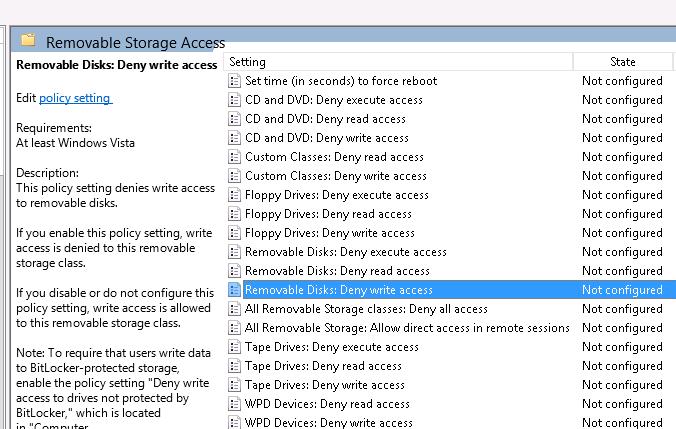

- Если требуется запретить использование USB накопителей для всех пользователей компьютера, перейдите к разделу Конфигурация компьютера — Административные шаблоны — Система — Доступ к съемным запоминающим устройствам. Если требуется заблокировать доступ только для текущего пользователя, откройте аналогичный раздел в «Конфигурация пользователя».

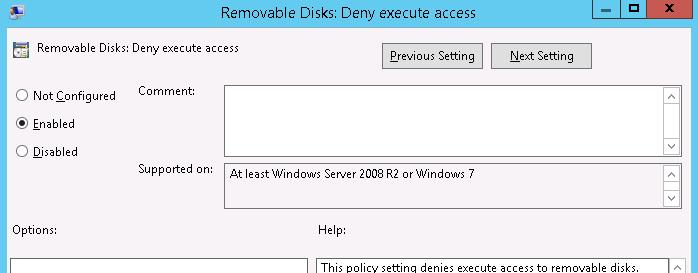

- Обратите внимание на пункты «Съемные диски: Запретить выполнение», «Съемные диски: Запретить запись», «Съемные диски: Запретить чтение». Все они отвечают за блокировку доступа к USB-накопителям. При этом запрет чтения запрещает не только просмотр содержимого флешки или копирование с неё, но и остальные операции (на накопитель нельзя будет что-либо записать, запуск программ с него также не будет выполняться).

- Для того, чтобы, например, запретить чтение с USB накопителя, дважды нажмите по параметру «Съемные диски: Запретить чтение», установите значение «Включено» и примените настройки. Выполните то же самое для других требующихся вам пунктов.

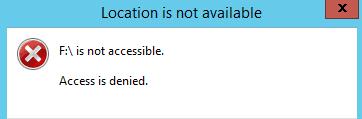

На этом процесс будет завершен, а доступ к USB заблокирован. Перезагрузка компьютера не требуется, однако, если на момент включения ограничений накопитель уже был подключен, изменения для него вступят в силу только после отключения и повторного подключения.

Как заблокировать использование USB флешки и других съемных накопителей с помощью редактора реестра

Если на вашем компьютере отсутствует редактор локальной групповой политики, ту же блокировку можно выполнить и с помощью редактора реестра:

- Нажмите клавиши Win+R на клавиатуре, введите regedit и нажмите Enter.

- В редакторе реестра перейдите к одному из разделов: первый — для запрета использования USB накопителей для всех пользователей. Второй — только для текущего пользователя

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows HKEY_CURRENT_USER\SOFTWARE\Policies\Microsoft\Windows

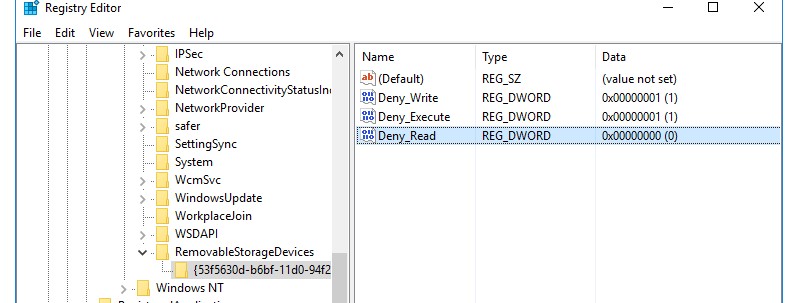

- Создайте подраздел RemovableStorageDevices, а в нем — подраздел с именем {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}

- В этом подразделе создайте нужные параметры DWORD32 (даже для Windows x64) — с именем Deny_Read для запрета чтения и других операций, Deny_Execute — для запрета выполнения, Deny_Write — для запрета записи на USB накопитель.

- Установите значение 1 для созданных параметров.

Запрет использования USB флешек и других съемных накопителей вступит в силу сразу после внесения изменения (если на момент блокировки накопитель уже был подключен к компьютеру или ноутбуку, он будет доступен до отключения и повторного подключения).

Дополнительная информация

Некоторые дополнительные нюансы блокировки доступа к USB накопителям, которые могут оказаться полезными:

- Описанные выше способы работают для съемных USB флешек и дисков, однако не работают для устройств, подключенных по протоколу MTP и PTP (например, хранилище Android телефона продолжит быть доступным). Для отключения доступа по этим протоколам, в редакторе локальной групповой политики в том же разделе используйте параметры «WPD-устройства» для запрета чтения и записи. В редакторе реестра это будет выглядеть как подразделы {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}, {6AC27878-A6FA-4155-BA85-F98F491D4F33} и {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} в политиках RemovableStorageDevices (как описывалось выше) с параметрами Deny_Read и/или Deny_Write.

- Для того, чтобы в дальнейшем вновь включить возможность использования USB накопителей, просто удалите созданные параметры из реестра или установите «Выключено» в измененных ранее политиках доступа к съемным запоминающим устройствам.

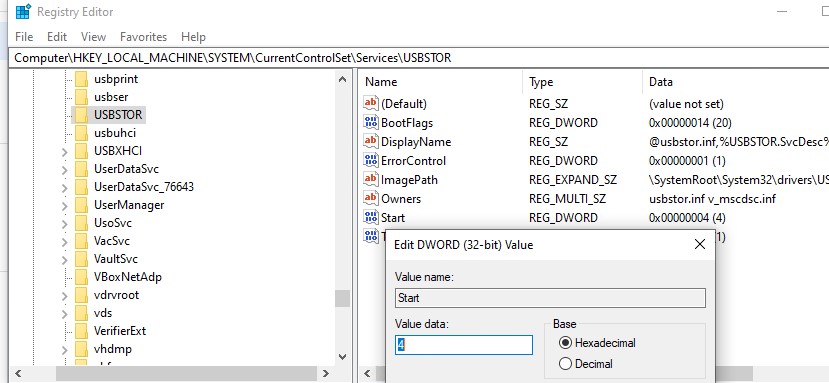

- Еще один способ блокировки USB накопителей — отключение соответствующей службы: в разделе реестра

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR

измените значение Start на 4 и перезагрузите компьютер. При использовании этого способа подключенные флешки даже не будут появляться в проводнике.

Помимо встроенных средств системы, есть сторонние программы для блокировки подключения различного рода USB устройств к компьютеру, в том числе и продвинутые инструменты наподобие USB-Lock-RP.

В Windows 10, если у компьютера есть необходимые порты, пользователи могут подключать съемные устройства для хранения данных — например, флешки или внешние жесткие диски — для доступа к информации или для ее экспорта.

Хотя это обычная практика использования съемных дисков, бывают случаи, когда нужно ограничить доступ к таким устройствам. Например, можно отключить доступ, чтобы другие пользователи не могли подключать внешние устройства с вирусами. Также если на устройстве хранятся конфиденциальные данные, блокировка чтения и записи на съемные носители поможет предотвратить копирование определенной информации и повысить безопасность.

По какой причине вы бы ни хотели это сделать, Windows 10 позволяет отключить доступ ко всем съемным устройствам с помощью Редактора локальной групповой политики или Редактора реестра.

В этом руководстве мы расскажем, как отключить доступ к чтению и записи для всех классов съемных носителей.

Как отключить доступ ко всем съемным носителям с помощью Групповой политики

В Windows 10 Pro (для предприятий или образовательных учреждений) самый простой способ запретить пользователям доступ к съемным носителям — это использовать Редактор локальной групповой политики.

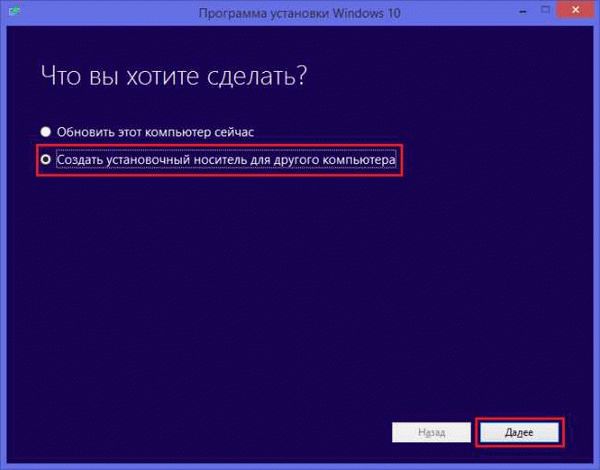

Чтобы отключить доступ для съемных носителей в Windows 10, проделайте следующее:

- Откройте Пуск.

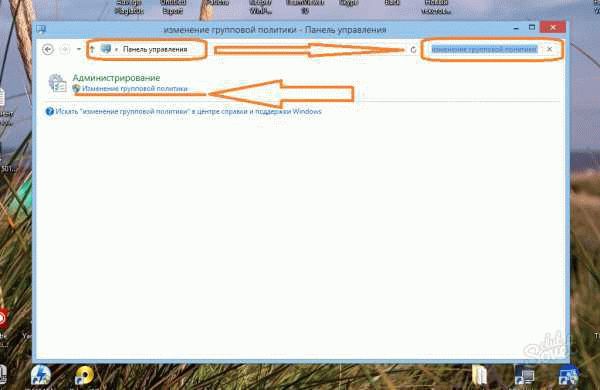

- Найдите файл gpedit.msc и нажмите ОК, чтобы открыть Редактор локальной групповой политики.

- Откройте следующее расположение:

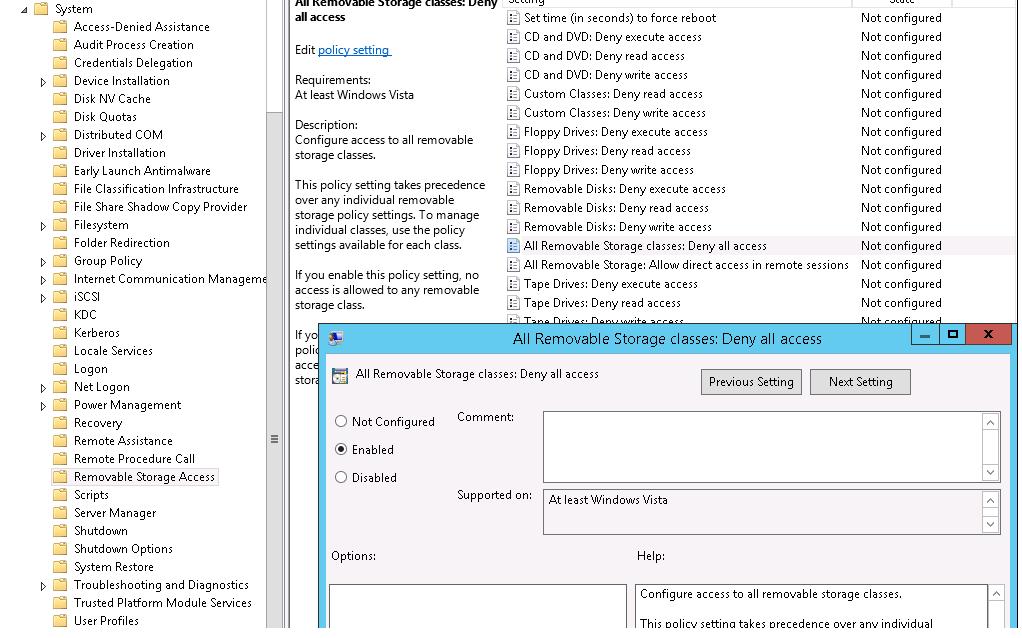

Конфигурация компьютера > Административные шаблоны > Система > Доступ к съемным носителям данных - С правой стороны дважды кликните опцию Все классы съемных носителей: запретить доступ полностью.

- Выберите Включено.

- Нажмите Применить.

- Нажмите ОК.

- Перезагрузите компьютер.

После выполнения этих шагов Windows 10 запретит доступ ко всем классам съемных носителей, включая флешки, внешние жесткие диски, физические диски (например, CD и DVD) и так далее.

Если вы передумаете, действие можно легко отменить — проделайте все то же самое, но на шаге № 5 выберите параметр Не настроено.

Как отключить доступ ко всем съемным носителям с помощью Реестра

В версии Windows 10 Home нет Редактора локальной групповой политики, но заблокировать доступ можно с помощью Редактора реестра.

Предупреждение: напомним, что редактирование Реестра довольно рискованно и может привести к непоправимым повреждениям системы, если вы что-то сделаете неправильно. Советуем сделать резервную копию, прежде чем продолжать.

Чтобы отключить доступ ко всем съемным носителям, проделайте следующее:

- Откройте Пуск.

- Найдите файл regedit и откройте Редактор реестра.

- Откройте следующее расположение:

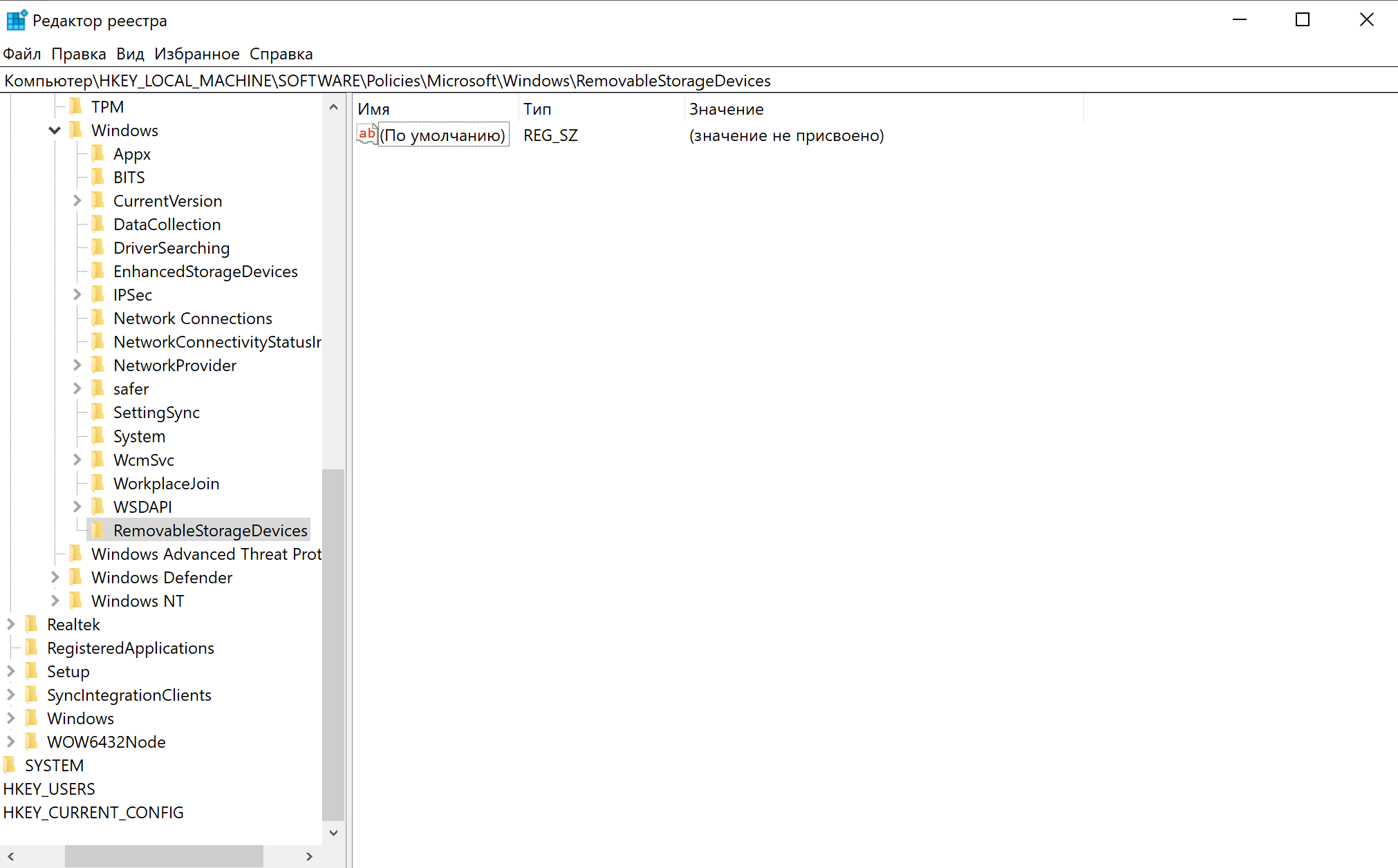

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows

На заметку: в Windows 10 можно скопировать и вставить путь в адресную строку реестра. - Щелкните правой кнопкой мыши папку Windows, нажмите на Создать, затем на Раздел.

- Назовите раздел RemovableStorageDevices и нажмите клавишу Enter.

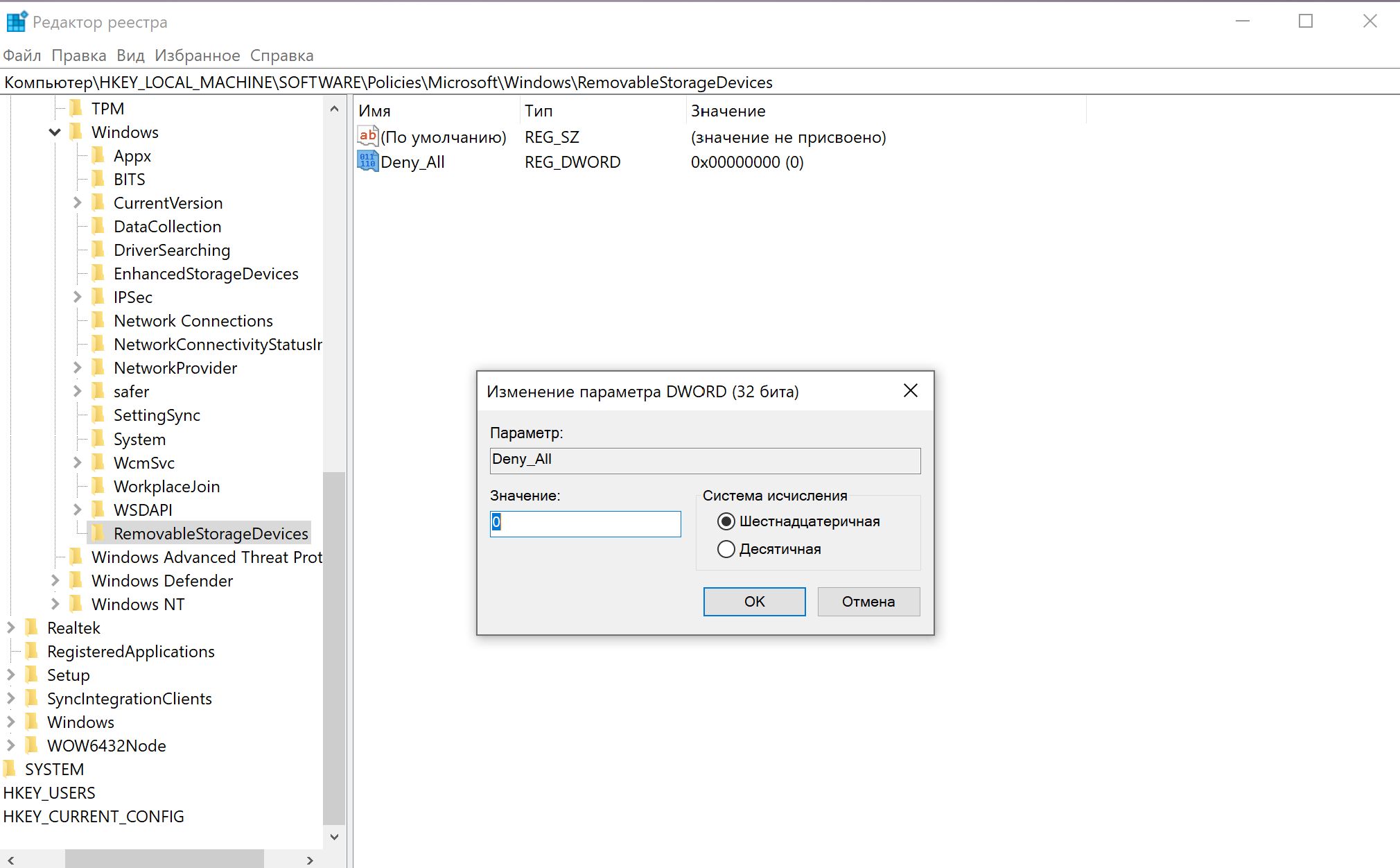

- Щелкните правой кнопкой мыши созданный раздел, нажмите Создать и выберите Параметр DWORD (32 бита).

- Назовите раздел Deny_All и нажмите Enter.

- Дважды кликните вновь созданный DWORD и поменяйте значение с 0 на 1.

- Нажмите ОК.

- Перезагрузите компьютер.

После выполнения этих шагов пользователи больше не будут иметь доступ к уже подключенным съемным носителям, а также не смогут подключать новые носители.

Отменить настройки всегда можно, используя инструкцию выше, но на шаге № 4 щелкните правой кнопкой мыши RemovableStorageDevices и выберите Удалить. Если у вас есть другие настройки внутри раздела, не удаляйте их. Вместо этого дважды щелкните DWORD Deny_All и поменяйте значение с 1 на 0.

После отмены изменений с помощью любого из перечисленных методов доступ к съемным носителям будет восстановлен. Если не сработало — перезагрузите компьютер.

Новости о программах, устройствах и технологиях Microsoft

Содержание

- Запрет использования флешек на Windows 10

- Почему это важно?

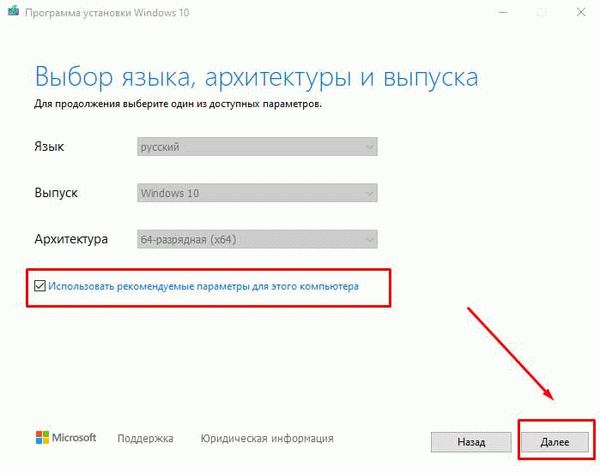

- Шаг 1: Отключение автоматического распознавания флешек в Windows 10

- Шаг 2: Измените политику безопасности

- Шаг 3: Отключите драйверы для флешек

Использование флешек может представлять угрозу для безопасности компьютера и конфиденциальности данных на нем. Поэтому, в некоторых ситуациях, может возникнуть необходимость запретить использование флешек на Windows 10. В этой статье мы рассмотрим подробную инструкцию, которая поможет вам ограничить доступ к USB-накопителям на вашем компьютере.

Прежде чем начать процесс ограничения использования флешек, ознакомьтесь с несколькими важными моментами. Во-первых, запрет доступа к USB-устройствам может повлиять на функциональность некоторых устройств, таких как принтеры, сканеры или внешние жесткие диски. Поэтому перед внесением изменений рекомендуется создать точку восстановления системы или полную резервную копию данных на внешний носитель.

Во-вторых, для выполнения данной инструкции вам потребуются права администратора на вашем компьютере. Убедитесь, что вы являетесь администратором или имеете соответствующие привилегии.

Теперь мы готовы начать процесс запрета использования флешек на Windows 10. Следуйте следующим шагам и скоро вы сможете обеспечить более высокую безопасность своего компьютера.

Использование флешек на компьютерах может представлять определенные риски для безопасности и конфиденциальности данных. Поэтому, в некоторых случаях, администраторы могут захотеть запретить использование флешек на компьютерах под управлением операционной системы Windows 10. Ниже приведена подробная инструкция о том, как это можно сделать.

Шаг 1: Откройте «Диспетчер устройств» на компьютере. Зачастую можно найти в Панели управления или в Пуск, просто используя поиск.

Шаг 2: В Диспетчере устройств найдите ищите раздел «Универсальные последовательные шина (USB)» и раскройте его, щелкнув на стрелочке слева от него.

Шаг 3: Найдите в списке «USB устройство хранения данных» или «USB Mass Storage Device». Щелкните правой кнопкой мыши на нем и выберите «Отключить устройство».

Шаг 4: Если появится предупреждающее сообщение, подтвердите действие, нажав «Да». На этом этапе устройство будет отключено и запрещено использовать флешки на компьютере.

Шаг 5: После завершения этого процесса, компьютер больше не будет распознавать и подключать флешки автоматически. Чтобы разрешить использование флешек снова, повторите указанные выше шаги и выберите «Включить устройство» вместо «Отключить устройство» на Шаге 3.

Примечание: При запрете использования флешек на компьютере под управлением Windows 10, пользователи все равно смогут подключать другие USB устройства, такие как клавиатуры и мыши.

Надеемся, что эта информация поможет вам запретить использование флешек на компьютерах под управлением Windows 10. Не забывайте, что такие ограничения могут быть полезными для поддержания безопасности данных в организации или домашней сети.

Почему это важно?

Запрет использования флешек на компьютерах под управлением операционной системы Windows 10 является важной мерой безопасности для организаций. Существует несколько причин, почему запрет на использование флеш-накопителей может быть необходим:

- Защита от вирусов и вредоносного ПО: Флешки могут быть носителями вирусов и вредоносного программного обеспечения. Вредоносные программы могут быть скрыты на флешке и автоматически загружаться на компьютер, если разрешено использование флеш-накопителей. Запрещение использования флешек поможет предотвратить внедрение вирусов и других вредоносных программ в сеть организации.

- Кража и утечка данных: Флешки могут быть использованы для кражи и утечки конфиденциальных данных организации. Если сотрудник может копировать и переносить данные с флешки, то он может скопировать важные и конфиденциальные файлы с рабочего компьютера и передать их сторонним лицам. Запрет на использование флешек поможет предотвратить утечку и кражу данных.

- Управление политикой безопасности: Запрет на использование флешек является одной из мер, которые могут применяться в рамках политики безопасности организации. Контроль над использованием флеш-накопителей помогает установить ограничения на работу с данными и может быть частью комплексных мер безопасности.

Использование флеш-накопителей может представлять угрозу для безопасности и целостности данных в организации. Поэтому важно принять соответствующие меры и запретить использование флешек на компьютерах под управлением операционной системы Windows 10.

Шаг 1: Отключение автоматического распознавания флешек в Windows 10

Для того чтобы запретить использование флешек на компьютере с операционной системой Windows 10, необходимо выполнить ряд действий. Первым шагом является отключение автоматического распознавания устройств.

- Нажмите правой кнопкой мыши на значок «Пуск» слева в нижнем углу экрана и выберите «Устройства и принтеры».

- В открывшемся окне найдите раздел «Устройства порта EHCI» или «Устройства порта USB» и щелкните на нем правой кнопкой мыши.

- В выпадающем меню выберите пункт «Свойства» и перейдите на вкладку «Устройства».

- На вкладке «Устройства» найдите раздел «Устройства съемного хранения» и выберите опцию «Отключить».

- Нажмите кнопку «Применить» и, если необходимо, «ОК», чтобы сохранить изменения.

После выполнения этих действий Windows 10 больше не будет автоматически распознавать флешки и другие съемные устройства. Однако для полной блокировки использования флешек на компьютере необходимо выполнить еще несколько шагов.

Шаг 2: Измените политику безопасности

Для запрета использования флешек на Windows 10 можно воспользоваться специальной политикой безопасности.

Чтобы изменить политику безопасности, выполните следующие шаги:

- Нажмите клавиши Win + R, чтобы открыть окно «Выполнить».

- В окне «Выполнить» введите gpedit.msc и нажмите Enter.

- Откроется «Редактор локальной групповой политики».

- Перейдите по следующему пути: Конфигурация компьютера > Административные шаблоны > Система > Доступ к съемным носителям.

- Выберите опцию Запретить доступ ко всем съемным носителям.

Теперь флешки и другие съемные носители будут запрещены к использованию на вашем компьютере.

Обратите внимание, что данная политика будет действовать только на локальной машине и не будет применяться к удаленным компьютерам в домене.

Шаг 3: Отключите драйверы для флешек

Данный шаг позволит отключить драйверы для флешек, что предотвратит их использование на компьютере.

- Откройте меню «Пуск» и введите «Управление компьютером».

- Выберите пункт «Управление компьютером» из списка результатов поиска.

- В окне «Управление компьютером» выберите «Устройства и принтеры».

- Найдите в списке устройство, связанное с флешкой. Оно может называться «USB Storage Device», «USB Mass Storage Device» или иным подобным именем.

- Щелкните правой кнопкой мыши на устройстве и выберите «Свойства».

- Перейдите во вкладку «Драйвер» и нажмите на кнопку «Отключить устройство».

- Подтвердите отключение драйвера для флешки, нажав кнопку «Да».

После выполнения всех указанных шагов, драйвер для флешек будет отключен, и использование флешек на вашем компьютере будет запрещено.

При подключении нового USB устройства к компьютеру, Windows автоматически определяет устройство и устанавливает подходящий драйвер. В результате пользователь практически сразу может использовать подключенное USB устройство или накопитель. Если политика безопасности вашей организации предполагает запрет использования переносных USB накопителей (флешки, USB HDD, SD-карты и т.п), вы можете заблокировать такое поведение. В этой статье мы покажем, как заблокировать использование внешних USB накопителей в Windows, запретить запись данных на подключенные флешки и запуск исполняемых файлов с помощью групповых политик (GPO).

Содержание:

- Настройка групповой политики блокировки USB носителей в Windows

- Как заблокировать USB накопители только определенным пользователям?

- Запрет доступа к USB накопителям через реестр и GPO

- Полное отключение драйвера USB накопителей в Windows

- История подключения USB накопителей в Windows

- Разрешить подключение только определенной USB флешки

Настройка групповой политики блокировки USB носителей в Windows

В Windows вы можете гибко управлять доступом к внешним накопителям (USB, CD / DVD и др.) с помощью групповых политик Active Directory (мы не рассматриваем радикальный способ отключения USB портов через настройки BIOS). Вы можете заблокировать только USB накопителей, при этом другие типы USB устройств (мышь, клавиатура, принтер, USB адаптеры на COM порты), будут доступны пользователю.

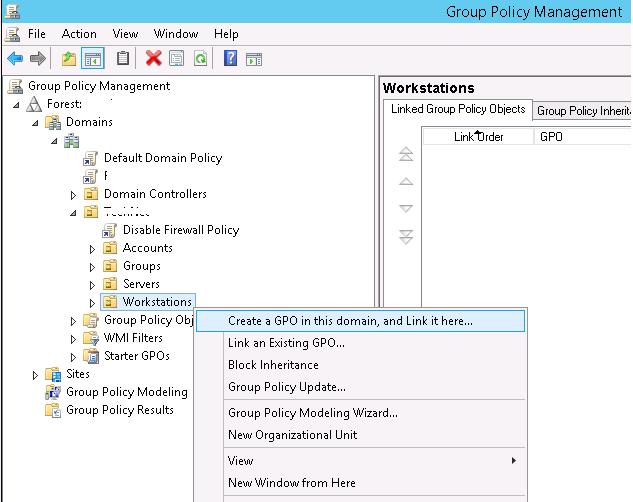

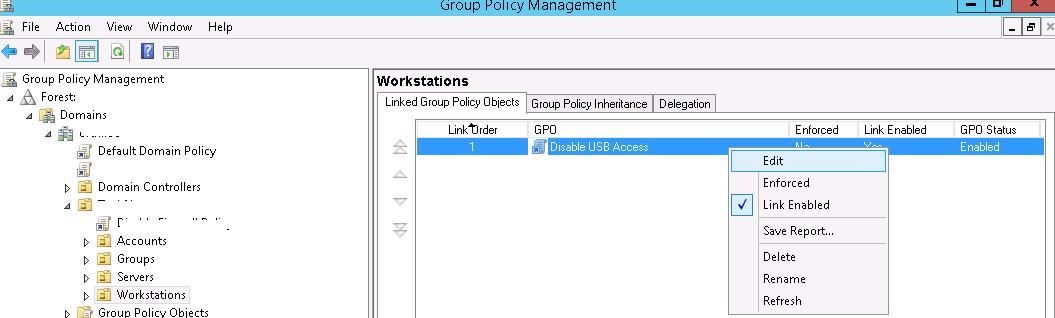

В этом примере мы создадим попробуем заблокировать USB накопителей на всех компьютерах в OU домена с именем Workstations (можно применить политику запрета использования USB ко всему домену, но это затронет в том числе сервера и другие технологические устройства).

- Откройте е консоль управления доменными GPO (msc), найдите в структуре структуре Organizational Unit контейнер Workstations, щелкните по нему правой клавишей и создайте новую политику (Create a GPO in this domain and Link it here);

Совет. Вы можете настроить политика ограничения использования USB портов на отдельностоящем компьютере (домашний компьютер или компьютер в рабочей группе) с помощью локального редактора групповых политик (gpedit.msc).

- Задайте имя политики — Disable USB Access.

- Перейдите в режим редактирования GPO (Edit).

Настройки блокировки внешних запоминающих устройств есть как в пользовательском, так и в компьютерных разделах GPO:

- User Configuration-> Policies-> Administrative Templates-> System->Removable Storage Access (Конфигурация пользователя -> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам);

- Computer Configuration-> Policies-> Administrative Templates-> System-> Removable Storage Access (Конфигурация компьютера-> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам).

Если нужно заблокировать USB накопители для всех пользователей компьютера, нужно настроить параметры в разделе “Конфигурация компьютера”.

В разделе “Доступ к съемным запоминающим устройствам” (Removable Storage Access) есть несколько политик, позволяющих отключить возможность использования различных классов устройств хранения: CD/DVD дисков, флоппи дисков (FDD), USB устройств, ленты и т.д.

- Компакт-диски и DVD-диски: Запретить выполнение (CD and DVD: Deny execute access).

- Компакт-диски и DVD-диски: Запретить чтение (CD and DVD: Deny read access).

- Компакт-диски и DVD-диски: Запретить запись (CD and DVD: Deny write access).

- Специальные классы: Запретить чтение (Custom Classes: Deny read access).

- Специальные классы: Запретить запись (Custom Classes: Deny write access).

- Накопители на гибких дисках: Запретить выполнение (Floppy Drives: Deny execute access).

- Накопители на гибких дисках: Запретить чтение (Floppy Drives: Deny read access).

- Накопители на гибких дисках: Запретить запись (Floppy Drives: Deny write access).

- Съемные диски: Запретить выполнение (Removable Disks: Deny execute access).

- Съемные диски: Запретить чтение (Removable Disks: Deny read access).

- Съемные диски: Запретить запись (Removable Disks: Deny write access).

- Съемные запоминающие устройства всех классов: Запретить любой доступ (All Removable Storage classes: Deny all access).

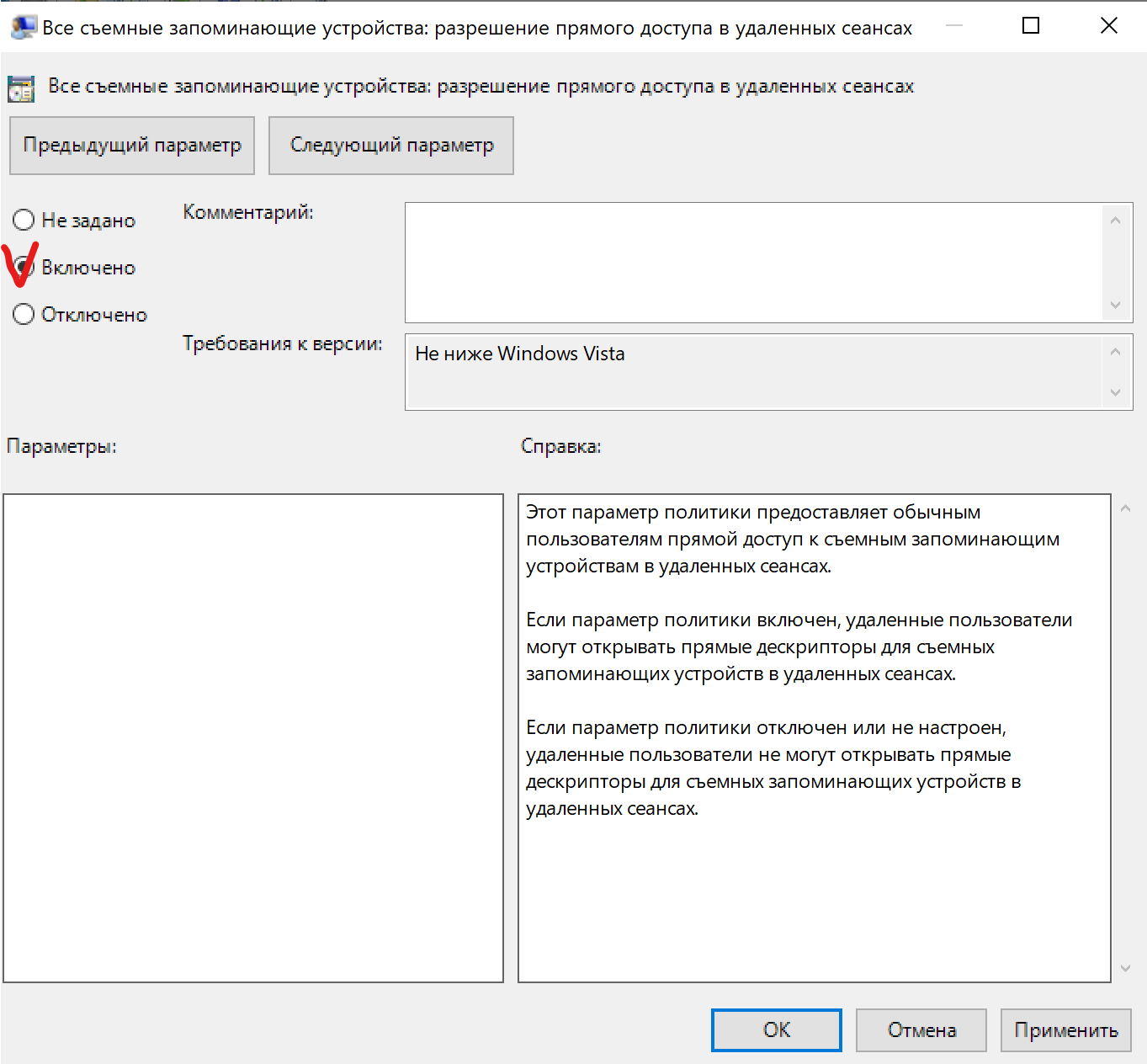

- Все съемные запоминающие устройства: разрешение прямого доступа в удаленных сеансах (All Removable Storage: Allow direct access in remote sessions).

- Ленточные накопители: Запретить выполнение (Tape Drives: Deny execute access).

- Ленточные накопители: Запретить чтение (Tape Drives: Deny read access).

- Ленточные накопители: Запретить запись (Tape Drives: Deny write access).

- WPD-устройства: Запретить чтение (WPD Devices: Deny read access) – это класс портативных устройств (Windows Portable Device). Включает в себя смартфоны (например, доступ хранилищу Android телефона) , планшеты, плееры и т.д.

- WPD-устройства: Запретить запись (WPD Devices: Deny write access).

Как вы видите, для каждого класса устройств вы можете запретить запуск исполняемых файлов (защита от вирусов), запретить чтение данных и запись/редактирование информации на внешнем носителе.

Максимальная ограничительная политика — All Removable Storage Classes: Deny All Access (Съемные запоминающие устройства всех классов: Запретить любой доступ) – позволяет полностью запретить доступ к любым типам внешних устройств хранения. Чтобы включить эту политику, откройте ее и переведите в состояние Enable.

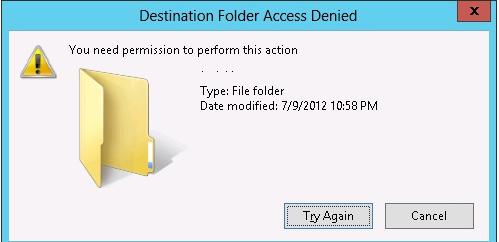

После настройки политики и обновления параметров GPO на клиентах (gpupdate /force) внешние подключаемые устройства (не только USB устройства, но и любые внешние накопители) будут определять ОС, но при попытке их открыть появится ошибка доступа:

Location is not available Drive is not accessible. Access is denied

Совет. Аналогичное ограничение можно задать, через реестр, создав в ветке HKEY_CURRENT_USER (или ветке HKEY_LOCAL_MACHINE) \Software\Policies\Microsoft\Windows\RemovableStorageDevices ключ Deny_All типа Dword со значением 00000001.

В этом же разделе политик можно настроить более гибкие ограничения на использование внешних USB накопителей.

К примеру, вы можете запретить запись данных на USB флешки, и другие типы USB накопителей. Для этого включите политику Removable Disk: Deny write access (Съемные диски: Запретить запись).

После этого пользователи смогут читать данные с USB флешки, но при попытке записать на нее информацию, получат ошибку доступа:

Destination Folder Access Denied You need permission to perform this action

С помощью политики Removable Disks: Deny execute access (Съемные диски: Запретить выполнение) можно запретить запуск исполняемых файлов и скриптов с USB дисков.

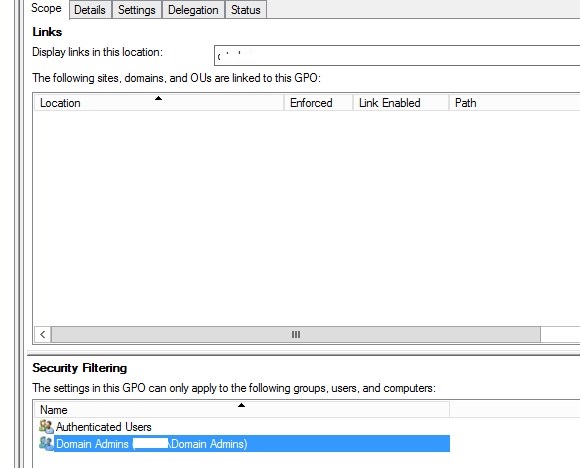

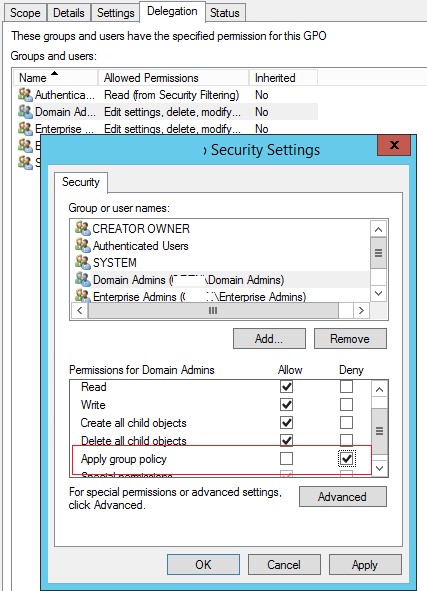

Как заблокировать USB накопители только определенным пользователям?

Довольно часто необходимо запретить использовать USB диски всем пользователям компьютера, кроме администраторов.

Проще всего сделать исключение в политике с помощью Security Filtering GPO. Например, вы хотите запретить применять политику блокировки USB к группе администраторов домена.

- Найдите вашу политику Disable USB Access в консоли Group Policy Management;

- В разделе Security Filtering добавьте группу Domain Admins;

- Перейдите на вкладку Delegation, нажмите на кнопкуAdvanced. В редакторе настроек безопасности, укажите что, группе Domain Admins запрещено применять настройки этой GPO (Apply group policy – Deny).

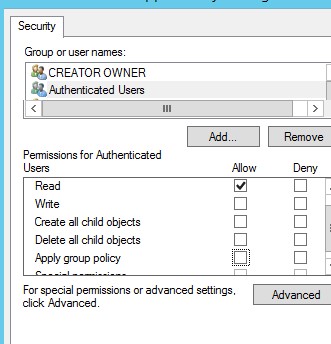

Может быть другая задача — нужно разрешить использование внешних USB накопителей всем, кроме определённой группы пользователей. Создайте группу безопасности “Deny USB” и добавьте эту группу в настройках безопасности политики. Для этой группы выставите разрешения на чтение и применение GPO, а у группы Authenticated Users или Domain Computers оставить только разрешение на чтение (сняв галку у пункта Apply group policy).

Добавьте пользователей, которым нужно заблокировать доступ к USB флешкам и дискам в эту группу AD.

Запрет доступа к USB накопителям через реестр и GPO

Вы можете более гибко управлять доступом к внешним устройствам с помощью настройки параметров реестра через механизм Group Policy Preferences (GPP). Всем указанным выше политикам соответствуют определенные ключи реестра в ветке HKLM (или HKCU) \SOFTWARE\Policies\Microsoft\Windows\RemovableStorageDevices (по умолчанию этого раздела в реестре нет).

- Чтобы включить ту или иную политику нужно создать в указанном ключе новую ветку с именем класса устройств, доступ к которым нужно заблокировать (столбец

- В новой ветке реестра нужно создать REG_DWORD параметром с именем ограничения, которое вы хотите внедрить:

Deny_Read — запретить чтения данных с носителя;

Deny_Write – запретить запись данных;

Deny_Execute — запрет запуска исполняемых файлов. - Задайте значение параметра:

1 — заблокировать указанный тип доступа к устройствам этого класса;

0 – разрешить использования данного класса устройств.

| Название параметра GPO | Подветка с именем Device Class GUID | Имя параметра реестра |

| Floppy Drives: Deny read access |

{53f56311-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Floppy Drives: Deny write access |

{53f56311-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| CD and DVD: Deny read access |

{53f56308-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| CD and DVD: Deny write access |

{53f56308-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| Removable Disks: Deny read access |

{53f5630d-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Removable Disks: Deny write access |

{53f5630d-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| Tape Drives: Deny read access |

{53f5630b-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Tape Drives: Deny write access |

{53f5630b-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| WPD Devices: Deny read access |

{6AC27878-A6FA-4155-BA85-F98F491D4F33} {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} |

Deny_Read |

| WPD Devices: Deny write access |

{6AC27878-A6FA-4155-BA85-F98F491D4F33} {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} |

Deny_Write |

Вы можете создать эти ключи реестра и параметры вручную. На скриншоте ниже я создал ключ RemovableStorageDevices, а в нем подраздел с именем {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}. С помощью REG_DWORD параметров я запретил запись и запуск исполняемых файлов с USB накопителей.

Запрет использования USB накопителей вступит в силу немедленно после внесения изменения (не нужно перезагружать компьютер). Если USB флешка подключена к компьютеру, она будет доступна до тех пор, пока ее не переподключат.

Чтобы быстро заблокировать чтение и запись данных на USBнакопители в Windows, можно выполнить такой PowerShell скрипт:

$regkey='HKLM:\Software\Policies\Microsoft\Windows\RemovableStorageDevices\{53f5630d-b6bf-11d0-94f2-00a0c91efb8b}'

$exists = Test-Path $regkey

if (!$exists) {

New-Item -Path 'HKLM:\Software\Policies\Microsoft\Windows\RemovableStorageDevices' -Name '{53f5630d-b6bf-11d0-94f2-00a0c91efb8b}' -Force | Out-Null

}

New-ItemProperty -Path $regkey -Name 'Deny_Read -Value 1 -PropertyType 'DWord' -Force | Out-Null

New-ItemProperty -Path $regkey -Name 'Deny_Write' -Value 1 -PropertyType 'DWord' -Force | Out-Null

В доменной среде эти параметры реестра можно централизованно распространить на компьютеры пользователей с помощью GPP. Подробнее настройка параметров реестра через GPO описана в статье Настройка параметров реестра на компьютерах с помощью групповых политик.

Данные ключи реестра и возможности нацеливания политик GPP с помощью Item-level targeting позволят вам гибко применять политики, ограничивающие использование внешних устройств хранения. Вы можете применять политики к определённым группам безопасности AD, сайтам, версиям ОС, OU и другим характеристикам компьютеров (в том числе можно выбирать компьютеры через WMI фильтры).

Примечание. Аналогичным образом вы можете создать собственные политики для классов устройств, которые в данном списке не перечислены. Узнать идентификатор класса устройства можно в свойствах драйвера в значении атрибута Device Class GUID.

Полное отключение драйвера USB накопителей в Windows

Вы можете полностью отключить драйвер USBSTOR (USB Mass Storage Driver), который необходим для корректного определения и монтирования USB устройств хранения.

На отдельно стоящем компьютере вы можете отключить этот драйвер, изменив значение параметра Start (тип запуска) с 3 на 4. Можно это сделать через PowerShell командой:

Set-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\services\USBSTOR" -name Start -Value 4

Перезагрузите компьютер и попробуйте подключить USB накопитель. Теперь он не должен появиться в проводнике или консоли управления дисками, а в диспетчере устройств вы увидите ошибку установки драйвера устройства.

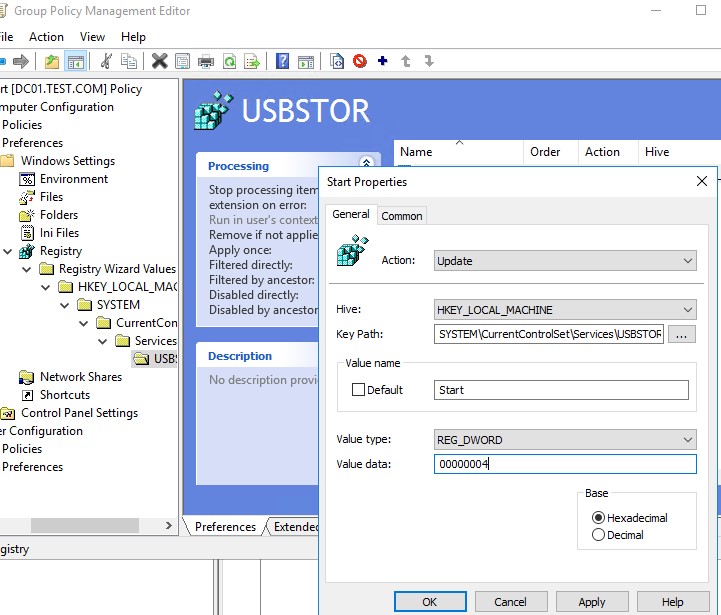

С помощью Group Policy Preferences вы можете отключить запуск драйвера USBSTOR на компьютерах домена. Для этого нужно внести изменения в реестр через GPO.

Эти настройки можно распространить на все компьютеры. Создайте новую групповую политику, назначьте ее на OU с компьютерами и в разделе Computer Configuration -> Preferences -> Windows Settings -> Registry создайте новый параметр со значениями:

- Action: Update

- Hive: HKEY_LOCAK_MACHINE

- Key path: SYSTEM\CurrentControlSet\Services\USBSTOR

- Value name: Start

- Value type: REG_DWORD

- Value data: 00000004

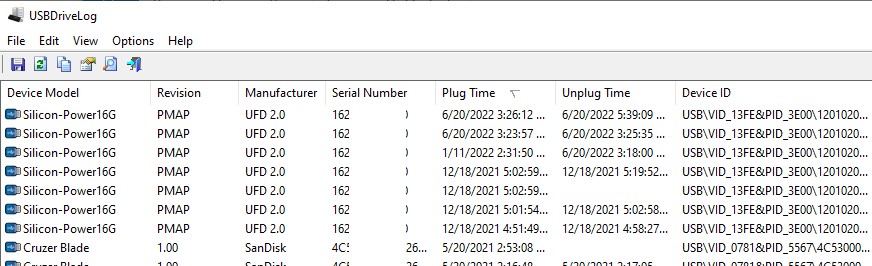

История подключения USB накопителей в Windows

В некоторых случая при анализе работы блокирующих политик вам нужно получить информацию об истории подключения USB накопителей к компьютеру.

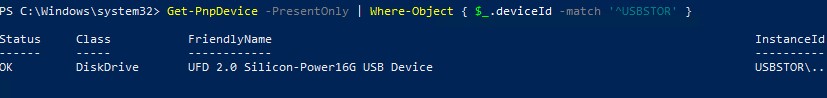

Чтобы вывести список USB накопителей, подключенных к компьютеру прямо сейчас, выполните такую команду PowerShell:

Get-PnpDevice -PresentOnly | Where-Object { $_.deviceId -match '^USBSTOR' }

Status OK указывает, что данное устройство подключено и работает нормально.

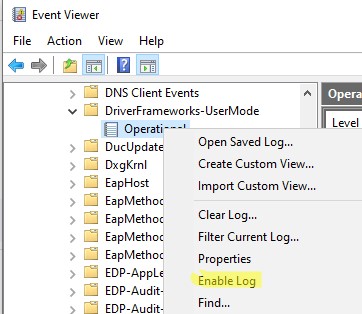

Журнал событий Windows позволяет отслеживать события подключения/отключения USB накопителей.

- Эти события находятся в журнале Event Viewer -> Application and Services Logs -> Windows -> Microsoft-Windows-DriverFrameworks-UserMode -> Operational;

- По умолчанию Windows не сохраняет историю об подключениях. Поэтому вам придется включить вручную (Enable Log) или через GPO;

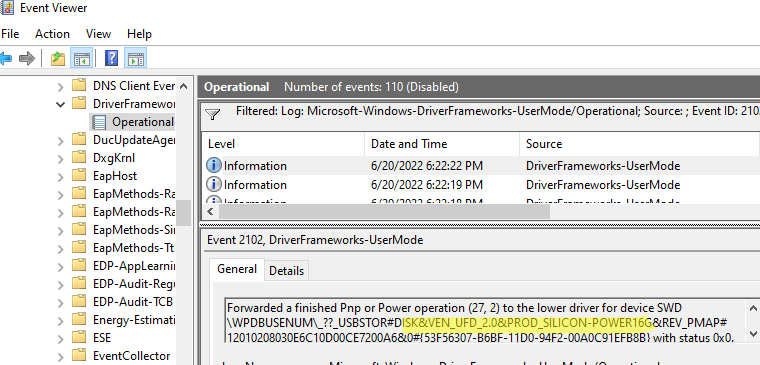

- После этого вы можете использовать событие с EventID 2003 (Pnp or Power Management operation to a particular device) для получения информации о времени подключения USB накопителя и Event ID 2102 (Pnp or Power Management operation to a particular device) о времени отключения флешки:

Forwarded a finished Pnp or Power operation (27, 2) to the lower driver for device SWD\WPDBUSENUM\_??_USBSTOR#DISK&VEN_UFD_2.0&PROD_SILICON-POWER16G&REV_PMAP#12010208030E6C10D00CE7200A6&0#{53F56307-B6BF-11D0-94F2-00A0C91EFB8B} with status 0x0.

Также вы можете использовать бесплатную утилиту USBDriveLog от Nirsoft которая позволяет вывести в удобном виде всю историю подключения USB флешек и дисков к компьютеру пользователю (выводится информацию об устройстве, серийный номер, производитель, время подключения/отключения, и device id).

Разрешить подключение только определенной USB флешки

В Windows вы можете разрешить подключение только определенных (одобренных) USB флешки к компьютеру.

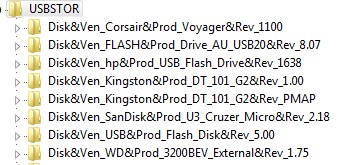

При подключении любого USB накопителя к компьютеру, драйвер USBSTOR устанавливает устройство и создает в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR отдельную ветку. в которой содержится информация о накопителе (например,

Disk&Ven_Kingstom&Prod_DT_1010_G2&Rev_1.00

).

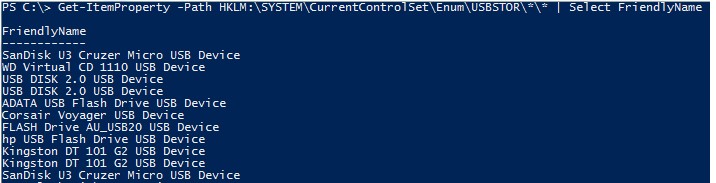

Вы можете вывести список USB накопителей, которые когда-либо подключались к вашему компьютеру следующей PowerShell командой:

Get-ItemProperty –Path HKLM:\SYSTEM\CurrentControlSet\Enum\USBSTOR\*\*| select FriendlyName

Удалите все записи для подключенных ранее USB флешек, кроме тех, которые вам нужны. Затем нужно изменить разрешения на ветку реестра USBSTOR так, чтобы у всех пользователей, в том числе SYSTEM и администраторов, были только права на чтение. В результате при подключении любой USB накопителя, кроме разрешенного, Windows не сможет установить устройство.

Также можно создать и привязать задания планировщика к EventID подключения USB диска к компьютеру и выполнить определенное действие/скрипт (пример запуска процесса при появлении события в Event Viewer).

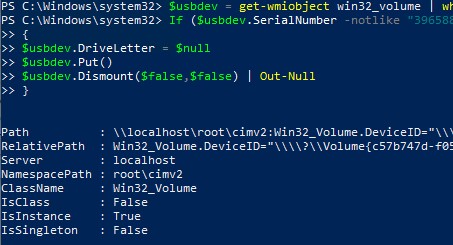

Например, вы можете сделать простой PowerShell скрипт, который автоматически отключает любые USB накопителя, если серийный номер не совпадает с заданной в скрипте:

$usbdev = get-wmiobject win32_volume | where{$_.DriveType -eq '2'}

If ($usbdev.SerialNumber –notlike “32SM32846AD”)

{

$usbdev.DriveLetter = $null

$usbdev.Put()

$usbdev.Dismount($false,$false) | Out-Null

}

Таким образом можно организовать простейшую проверку подключаемых ко компьютеру USB флешек.

Контроль устройств подключенных к компьютеру — Как заблокировать флешки Windows 10

Смартфоны, флешки, SD-карты и даже фотоаппараты. Эти устройства объединяет то, что их можно легко подключить к компьютеру и скопировать на них конфиденциальную информацию. Они компактны, подключаются обычным USB шнурком. Если фотоаппараты и флешки надо специально с собой брать, то смартфон обычно всегда с собой.

В данной статье мы будем говорить о способах заблокировать несанкционированное подключение таких съемных носителей информации, а значит и о том, как защитить вашу конфиденциальную информацию.

Рассмотрим следующие способы контроля устройств:

- Ограничение доступа к USB портам

- Отключение USB портов через настройки BIOS

- Включение и отключение USB-накопителей с помощью редактора реестра

- Отключение USB портов в диспетчере устройств

- Запрет доступа к накопителям через групповую политику

- Ограничение доступа к USB средствами антивирусов

- Использование специальных программ контроля устройств

Если брать полный список способов, через которые может быть похищена коммерческая тайна предприятия, то это:

- облачные хранилища, электронная почта, соц сети и мессенджеры

- подключаемые носители информации (в том числе USB накопители, телефоны, DVD-ROM)

- печать документов на принтер

- физическая кража оборудования (стационарных дисков компьютера или его целиком)

Каждому из данных каналов утечки конфиденциальной информации мы посвятим отдельную статью.

Итак, подключаемые носители информации.

Традиционно, есть два подхода к решению вопроса:

- можно блокировать использование сотрудниками не нужных для работы устройств и носителей информации. Это сокращает количество вариантов как унести с рабочего компьютера информацию, а в большинстве случаев, заставляет работника и вовсе отказаться от этой идеи.

- если использование внешних накопителей необходимо для работы сотрудника, то нужно контролировать все, что он копирует и своевременно обнаруживать потенциальные утечки информации.

Вариант с блокировкой менее трудозатратный, однако, применяемые средства не должны причинять вред производственному процессу, то есть, не тормозить работу компьютера и сети, не нарушать движение информации в компании, сохранять работоспособность мышки, клавиатуры, сканеров и принтеров, веб-камеры.

Дополнительные задачи, которые при этом появляются:

- как разрешать подключать определенные накопители, а остальные блокировать (например, чтобы обычные сотрудники не могли использовать флешки на компьютере, а сотрудника IT отдела мог подключить свою флешку к любому компьютеру)

- или определённые устройства не блокировать, а ограничивать доступ к файлам на них. Например: сделать флешку доступной в режиме “только для чтения”.

В таблице приведены основные способы решения задачи с оценкой положительных и отрицательных сторон.

| Решение | Плюсы | Минусы |

|---|---|---|

| Отключить устройства (в том числе USB-порты) физически на компьютерах | Решает вопрос | Неудобно. Многие нужные устройства не будут работать |

| Отключить ненужные устройства в Диспетчере Устройств, через реестр или в BIOS | Решает вопрос адресно | Имеются ограничения. Пользователь с правами администратора может включить их обратно. Хлопотно, неудобно |

| Ограничить через политики Active Directory | Можно достаточно гибко настраивать и делать это централизованно | Надо иметь Active Directory (его может не быть в компаниях с небольшим компьютерным парком) и потребуется привлечение ИТ специалиста для настройки (неудобно в крупных компаниях, где есть отдельно отдел информационной безопасности — постановщик задачи на ограничение устройств и отдельно ИТ отдел). Нет возможности задать список разрешенных устройств по серийным номерам. |

| Ограничение средствами антивирусов | Корпоративные версии ряда антивирусов имеют такую возможность | Такие версии редко используются в небольших компаниях. Потребуется привлечение ИТ специалиста. Не у всех антивирусов можно задать права «только чтение» для накопителей. Нет возможности задать список разрешенных устройств по серийным номерам. |

| Использование специальных программ | В зависимости от выбранной программы, гибкость в настройках блокировок устройств + решение смежных вопросов по ограничению доступа к файлам | Потребуется приобретение лицензии на такие программы |

Теперь разберем способы подробнее:

Ограничение доступа к USB портам

Отключить устройства (в том числе USB-порты) физически на компьютерах.

Плюсы:

- решает проблему блокирования портов;

Минусы:

- произойдет полное отключение портов, что не даст использовать нужные для работы USB устройства (веб камеру, например или USB принтер).

- если отключать порты физически, то придется разбирать системный блок.

Отключить через настройки BIOS или системы. В том числе:

- Отключение USB портов через настройки BIOS

- Включение и отключение USB-накопителей с помощью редактора реестра

- Отключение USB портов в диспетчере устройств

Отключение USB портов через настройки BIOS

Сработает надежно, но это самый неудобный из программных способов. Кроме того, он отключит в том числе и нужные для работы USB устройства. Подойдет если компьютеров всего пара штук, менять настройки не потребуется и USB устройства никогда не потребуются.

Технически делается так: зайти в BIOS, отключить все пункты, связанные с контроллером USB (например, USB Controller или Legacy USB Support), сохранить изменения.

Отключение USB накопителей через редактор реестра.

Удобнее предыдущего способа тем, что можно отключить USB накопители, но при этом оставить включенными принтеры, сканеры, мышки и т.д.

Минусы:

- срабатывает не всегда (при подключении новой флешки для нее будет переустановлен драйвер и блокировка не сработает).

- Пользователь с правами администратора легко включит устройство обратно

- Нельзя адресно разрешить подключение определенных носителей.

Техническая реализация способа:

- Зайти в редактор реестра (regedit.exe)

- В нем перейти на ветку HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ USBSTOR

- Для ключа реестра «Start» задайте значение «4», чтобы заблокировать доступ к USB накопителям. Чтобы разрешить обратно, измените значение снова на «3».

Отключение USB портов в диспетчере устройств

Также, срабатывает не всегда. Может не примениться для новых подключенных устройств. Пользователь с правами администратора легко включит обратно.

Минусы:

- блокировка порта не сработает на новое подключенное устройство, т.е придется постоянно за этим следить, заходить с правами администратора в систему и отключать устройство в Диспетчере;

- пользователь с правами администратора может обратно включить устройства;

- нет возможности задания прав на устройство, только отключение.

- подойдет только для администрирования пары компьютеров, т.к. нет автоматизации;

Запрет доступа к съемным носителям через групповую политику (Active Directory)

Это решение поможет ограничить пользователю возможность использования флешек, при этом не задев полезных USB-устройств.

Плюсы:

- можно запретить разом подключение всех флешек;

- гибкая настройка подключенных устройств к портам: оставить только чтение флешек, возможность редактировать и т.д.

- обеспечивает возможность централизованного администрирования и управления ресурсами системы;

- централизованное управление правами доступа к информации на основе функциональных групп и уровней доступа.

Минусы:

- потребуется помощь специалиста или администратора для настройки, который не всегда есть в штате компании;

- не во всех компаниях применяется Active Directory;

- не получится блокировать-разрешать конкретные usb накопители по серийным номерам.

Ограничение доступа к USB накопителям средствами антивирусов

Этот метод подходит не для всех антивирусных программ (не все имеют такие функции).

Плюсы:

- В корпоративных версиях антивирусов такая возможность может уже быть в комплекте;

- Как правило есть дистанционное централизованное управление

Минусы:

- в маленьких компаниях редко используют дорогие корпоративные версии антивирусов;

- не во всех антивирусах есть возможность ограничения устройств (смотрите в настройках используемого у вас решения);

- требуется привлечение ИТ-специалиста;

- вы будете привязаны к определенной антивирусной программе и будет не так просто ее сменить, если в этом возникнет необходимость. А лицензию на антивирус надо продлять каждый год.

Кроме того, не во всех антивирусах можно реализовать метод, когда надо не просто отключить устройство, а заблокировать определенные устройства по серийным номерам. Либо, когда не надо отключать, например, флешку, а оставить ее в режиме “только для чтения”.

Также, ни один из перечисленных способов не решает задачу, когда нельзя отключать устройства (нужны для работы), но необходимо знать, что на них копируется, чтобы не допустить утечки важной корпоративной информации.

Использование специальных программ для блокировки флешек

Применение этих программ разнообразно: от контроля устройств, до контроля за всеми манипуляциями с компьютером.

Плюсы:

- Гибкая настройка блокировки устройств (как всех накопителей, так и адресная блокировка),

- Разграничение доступа к файлам на устройстве (режим «только чтение»).

- Контроль файлов, копируемых на устройства.

Минусы:

- Требуется приобретение лицензии для работы программы

Пример специализированной программы — LanAgent.

LanAgent – это программа для контроля и блокировки внешних накопителей (в том числе, флешек, телефонов, карт-ридеров и т.д.). В ней настройка правил работы с устройствами происходит дистанционно и централизованно.

Для контроля подключаемых устройств она:

- Мониторит подключения и отключения носителей информации;li>

- Производит теневое копирование файлов, копируемых на USB-носители или редактируемых в них;

- Блокирует подключения USB-носителей, CD/DVD ROM;

- Можно настроить список разрешенных USB накопителей. С ними на компьютере можно будет работать, а остальные будут блокироваться

- Позволяет применять различные режимы работы с usb флешками: заблокировать, разрешить только чтение, полный доступ.

Из дополнительных возможностей LanAgent:

- Перехватывает отправленные на печать документы;

- Запоминание нажатия клавиш на клавиатуре;

- Снятие скриншотов экрана;

- Мониторинг запуска и завершения программ;

- Перехват сообщений мессенджеров (Skype, Viber, Telegram, …), переписки в соц. сетях, отправленных на печать документов, поисковых запросов, Web-почты;

- Мониторинг посещенных сайтов, файловой системы;

- Контроль включения и выключения компьютера;

- Перехват содержимого буфера обмена;

- Установка и удаление программ;

- Логирование работы с общими ресурсами компьютера;

- Контроль изменения комплектующих компьютера;

- Запись видео, звука и выполнение снимков с веб-камер;

- Онлайн просмотр изображения с веб-камер;

- Активное оповещение о нарушениях заданных политик безопасности;

- Планировщик отчетов и отправка отчетов на e-mail;

Ниже приведены два реальных случая использования программы LanAgent для контроля подключаемых устройств.

В юридической организации использовался ряд флешек, которые надо было занести в реестр, чтобы они получили полный доступ к функциям, а остальным флешкам запретить возможность подключаться к компьютеру, т.е. чтобы пользователь не мог “видеть” и иметь возможности переносить данные. Вопрос был решён функционалом программы LanAgent.

В проектно — строительной компании нельзя было без нарушения бизнес-процесса блокировать внешние устройства, но, с целью предотвращения утечки проектной информации, нужно было сообщать о копировании большого количества файлов. Системный администратор получил уведомление от программы LanAgent о нетипичном поведении одного из сотрудников и проверив, что именно копируется с его компьютера обнаружил попытку унести чертежи, сметы и другую ДСП документацию за последние 3 года. Как выяснилось, сотрудник готовился к увольнению и решил прихватить с собой наработки компании.

Таким образом была предотвращена утечка важной для компании информации.

Для подобной ситуации у LanAgent есть ряд возможностей:

- Оповещение администратора системы при подключении устройства к компьютеру;

- Контроль размера файла и общего размера скопированного файла;

- Кроме того программа может уведомлять, когда копирование происходит в нерабочее время.

Выводы:

- В зависимости от задачи, стоящей перед Вами, можно найти бесплатные способы для блокировки носителей информации. Они имеют свои ограничения и не всегда удобны в использовании.

- Больший набор возможностей и удобное дистанционное и централизованное управление дают платные решения.

- В пользу применения для этой задачи программы LanAgent говорит то, что лицензия на LanAgent бессрочная. Т.е. это однократная оплата и дальше программу можно использовать без ограничений по времени.

Программа блокировки флешек

попробовать бесплатно 15-дневную ознакомительную версию