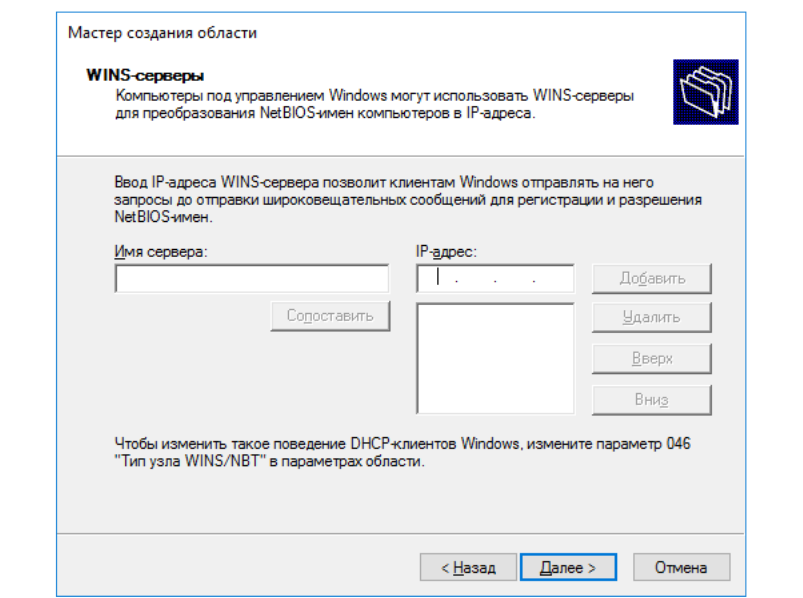

Windows Internet Name Service (WINS) – это служба, которая позволяет устанавливать соответствия между IP-адресами и именами компьютеров в локальной сети. Она является особенно полезной в сетях, использующих устаревшие протоколы, такие как NetBIOS, которые требуют резолвирования имен.

В этой статье мы рассмотрим пошаговую инструкцию по настройке WINS сервера на Windows Server 2016. Настройка WINS сервера позволяет упростить администрирование сети и обеспечить более быстрое разрешение имен компьютеров.

Шаг 1: Установка роли WINS сервера

Перед началом настройки WINS сервера необходимо установить соответствующую роль на Windows Server 2016. Для этого откройте меню «Управление сервером» и перейдите на вкладку «Установка ролей и компонентов». В появившемся окне выберите роль «Сервер WINS» и нажмите «Добавить роли и компоненты».

Шаг 2: Настройка свойств WINS сервера

После успешной установки роли WINS сервера перейдите в раздел «Сервер WINS» в «Управлении сервером». В контекстном меню выберите «Свойства» и настройте основные параметры сервера, включая его режим работы и IP-адрес.

Шаг 3: Конфигурация репликации WINS серверов

Для обеспечения надежности и доступности WINS сервера можно настроить репликацию с другими WINS серверами в локальной сети. Для этого перейдите в раздел «Репликация WINS» в «Управлении сервером» и добавьте необходимые WINS серверы в список репликации.

Шаг 4: Проверка работоспособности WINS сервера

После настройки WINS сервера необходимо убедиться в его правильной работоспособности. Для этого можно использовать утилиту Ping для проверки доступности WINS сервера по его IP-адресу или имени компьютера. Также рекомендуется проверить, что WINS сервер успешно разрешает имена компьютеров в локальной сети.

Следуя этой пошаговой инструкции, вы сможете успешно настроить WINS сервер на Windows Server 2016 и обеспечить стабильную работу имени компьютеров в вашей сети.

Содержание

- В чем состоит роль WINS сервера в сети

- Подготовка к настройке WINS сервера

- Необходимые компоненты для установки WINS сервера

В чем состоит роль WINS сервера в сети

NetBIOS является протоколом, который используется для идентификации компьютеров в сети и обеспечения базовой связи между ними. Однако NetBIOS имена не могут быть непосредственно использованы в IP сетях, поскольку не являются доменными именами. Вместо этого используются IP-адреса, которые уникально идентифицируют каждый компьютер в сети.

Здесь и приходит на помощь WINS сервер, который выполняет функцию преобразования NetBIOS имен в соответствующие IP-адреса. Когда компьютер отправляет запрос на разрешение NetBIOS имени, WINS сервер обрабатывает этот запрос, проверяет свою базу данных для соответствующей записи и возвращает клиенту соответствующий IP-адрес.

Роль WINS сервера особенно полезна в локальных сетях, где применяются NetBIOS имена. WINS сервер позволяет компьютерам быстро и эффективно обращаться друг к другу, используя NetBIOS имена, вместо того чтобы запоминать и использовать IP-адреса каждого компьютера.

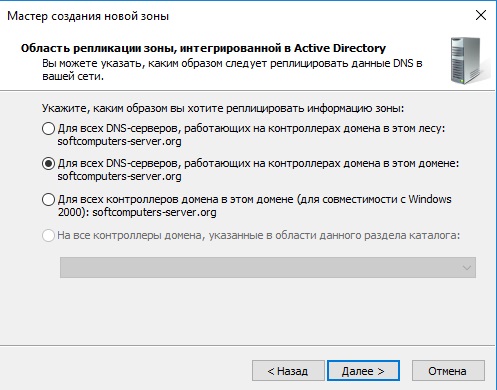

| Преимущества использования WINS сервера: |

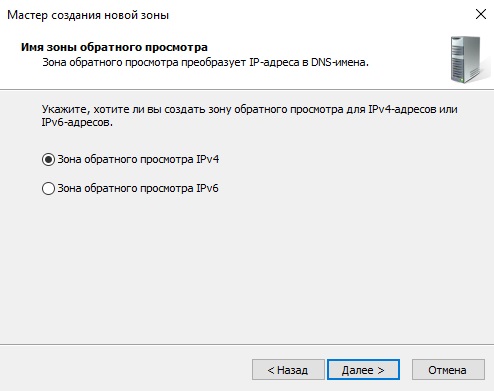

|---|

| Обеспечение преобразования NetBIOS имен в IP-адреса |

| Улучшение производительности и эффективности сети |

| Упрощение администрирования сети |

| Поддержка старых приложений и служб, использующих NetBIOS имена |

Таким образом, роль WINS сервера в сети заключается в обеспечении преобразования NetBIOS имен хостов в соответствующие IP-адреса, что позволяет компьютерам в сети эффективно общаться друг с другом.

Подготовка к настройке WINS сервера

Перед началом настройки WINS сервера на Windows Server 2016 необходимо выполнить ряд предварительных шагов:

1. Проверить, поддерживается ли WINS на данной версии операционной системы.

Убедитесь, что ваша версия Windows Server 2016 поддерживает WINS (Windows Internet Name Service). Проверить это можно в меню «Установка и удаление программ» в разделе «Включение и отключение компонентов Windows».

2. Проверить настройки TCP/IP на сервере.

Убедитесь, что на сервере корректно настроены настройки TCP/IP. Проверьте IP-адрес, маску подсети, шлюз по умолчанию и DNS-серверы.

3. Проверить доступность сервера в сети.

Убедитесь, что сервер имеет доступ к сети и не блокируется брандмауэром или другими сетевыми настройками.

4. Запустить установку WINS сервера.

Установите компонент WINS на вашем сервере. Это можно сделать через панель управления Windows или через командную строку с помощью утилиты установки серверных ролей и компонентов.

5. Произвести необходимую настройку WINS сервера.

После установки компонента WINS на сервере необходимо произвести его настройку. В данной статье мы рассмотрим пошаговую инструкцию по настройке WINS сервера на Windows Server 2016.

Необходимые компоненты для установки WINS сервера

Перед установкой WINS сервера на Windows Server 2016 необходимо убедиться, что у вас есть следующие компоненты:

- Windows Server 2016: операционная система, на которой будет установлен WINS сервер.

- Административные привилегии: для установки и настройки WINS сервера потребуются права администратора.

- Доступ к Интернету: для установки и обновления необходимых компонентов и пакетов.

- IP-адрес: подходящий IP-адрес для WINS сервера, который будет использоваться для резолюции NetBIOS имён.

В данной статье мы рассмотрим базовые настройки Windows Server 2016, которые осуществляются сразу после установки системы и которые обычно обязательные к использованию. Как установить Windows Server 2016 можете ознакомиться в нашей прошлой статье.

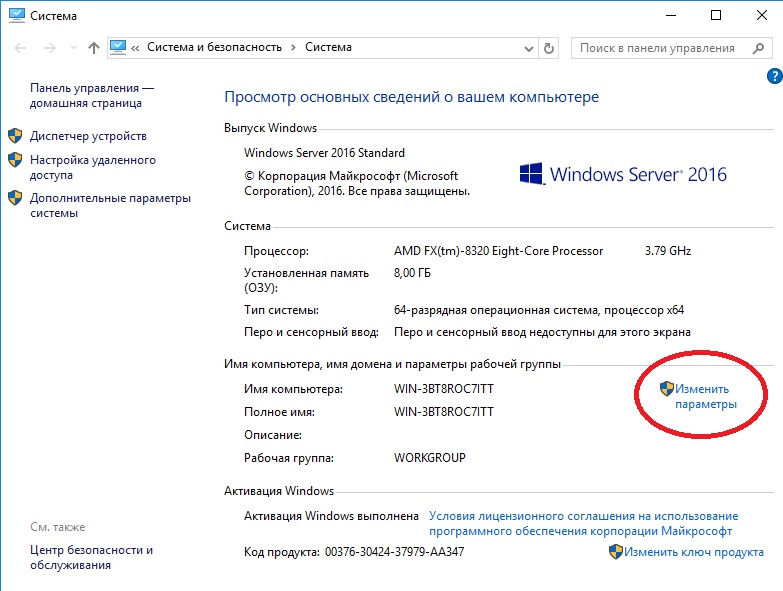

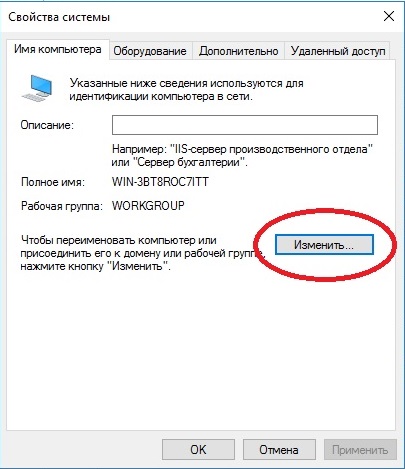

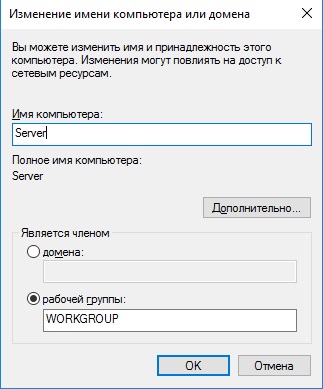

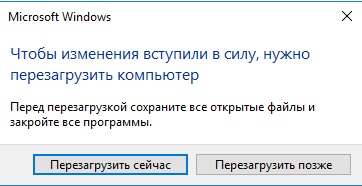

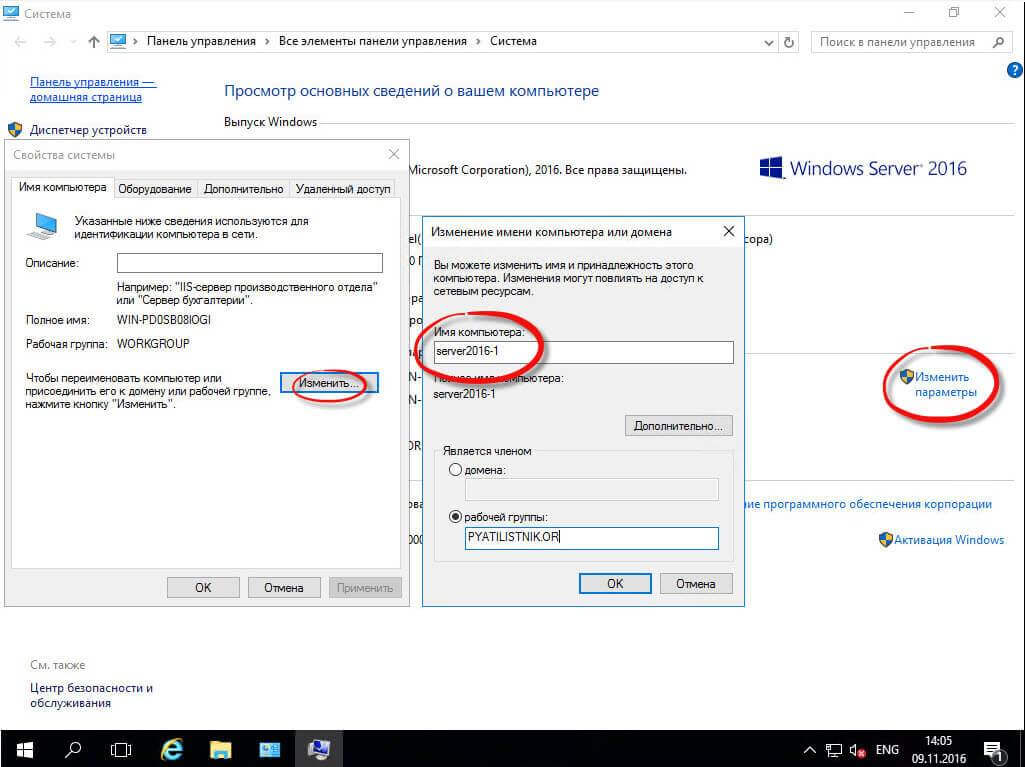

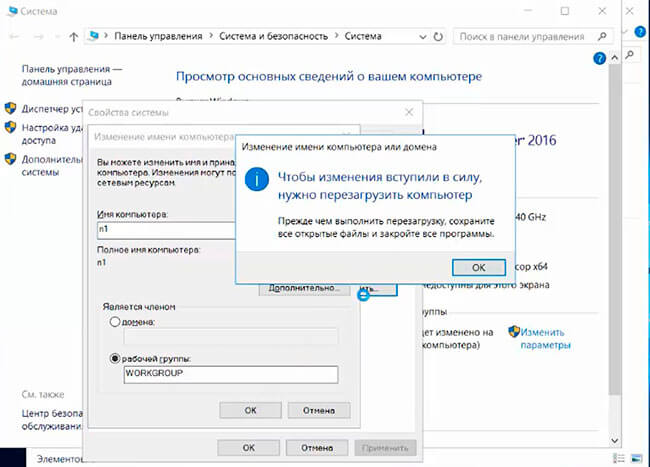

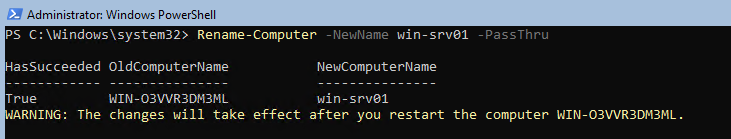

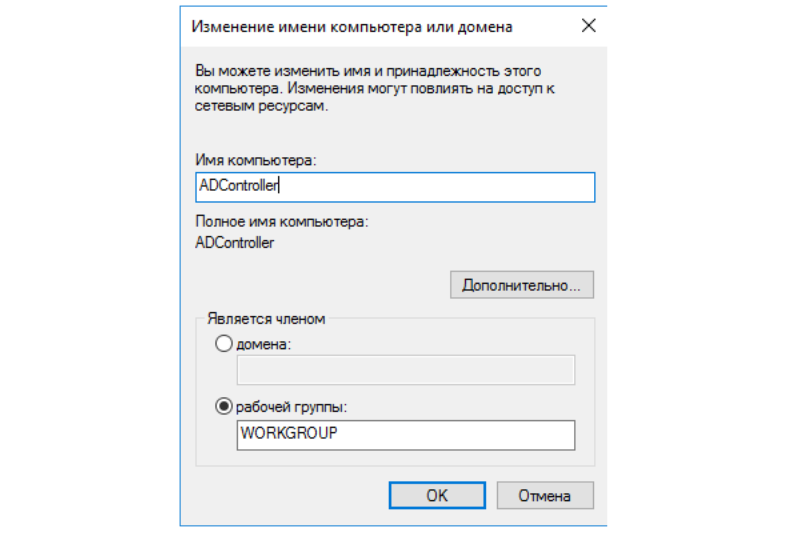

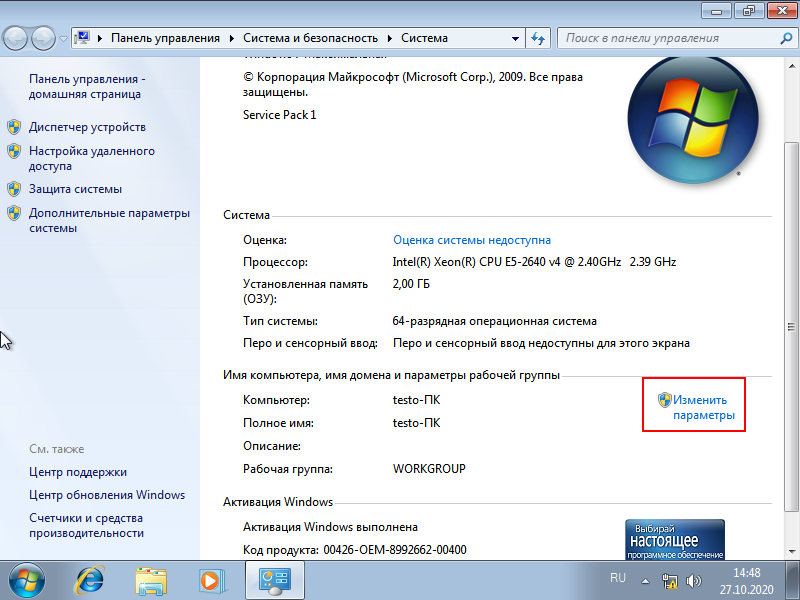

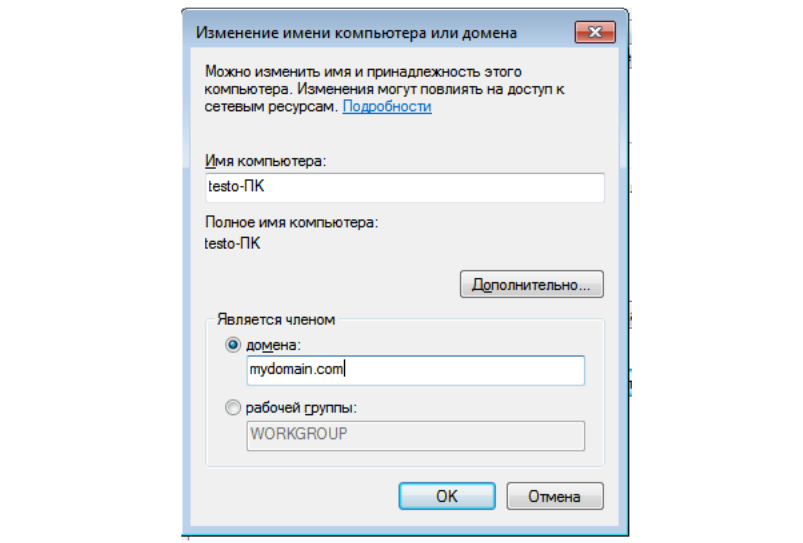

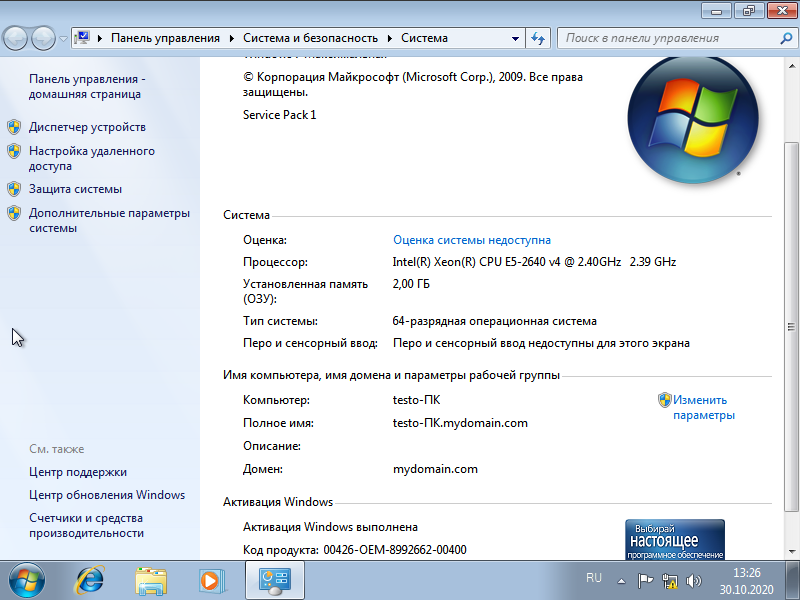

Итак, приступим. Для начала нам нужно задать имя нашему серверу, для этого заходим в свойства системы => изменить параметры => изменить. Задаем «Имя компьютера», и если нужно, то имя рабочей группы. После изменения параметров нужно перезагрузиться.

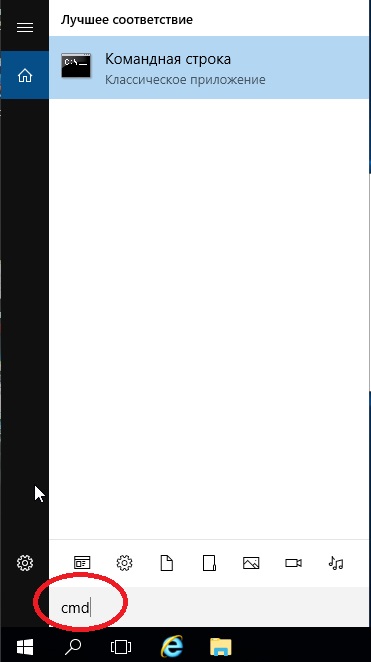

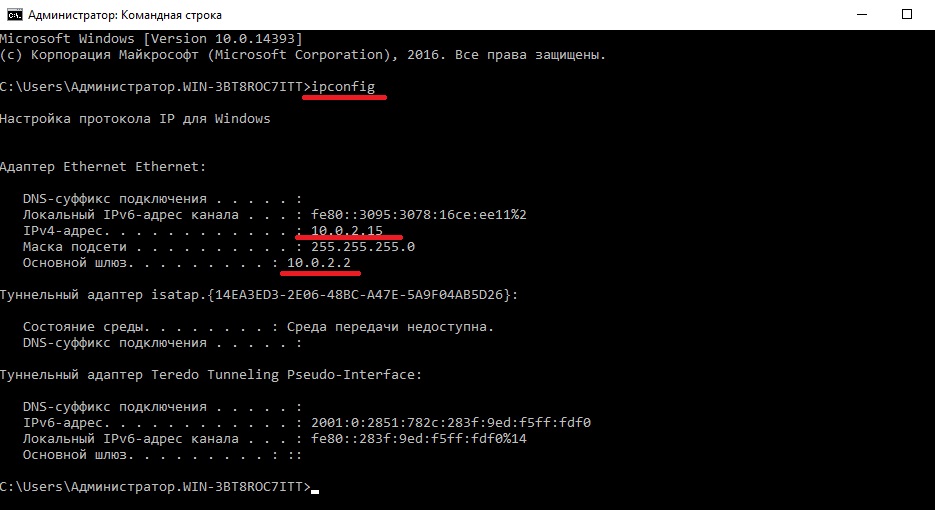

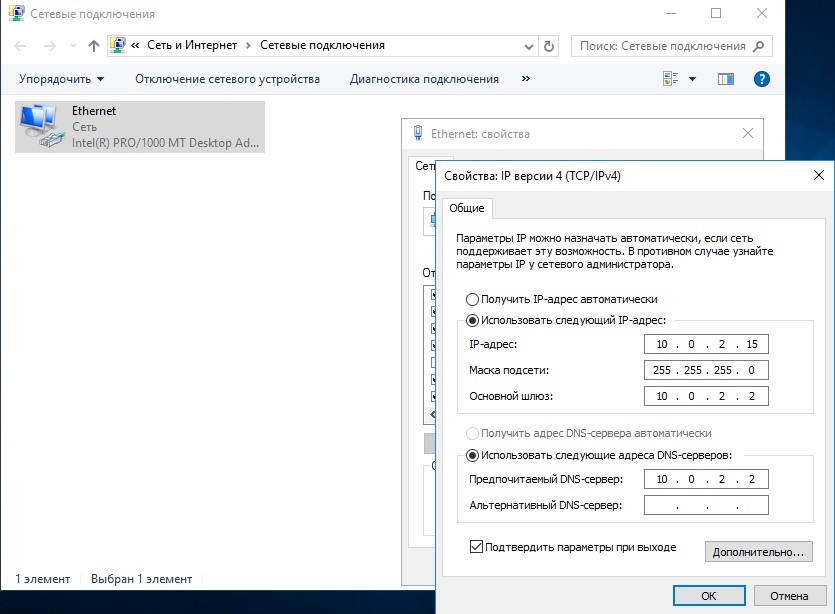

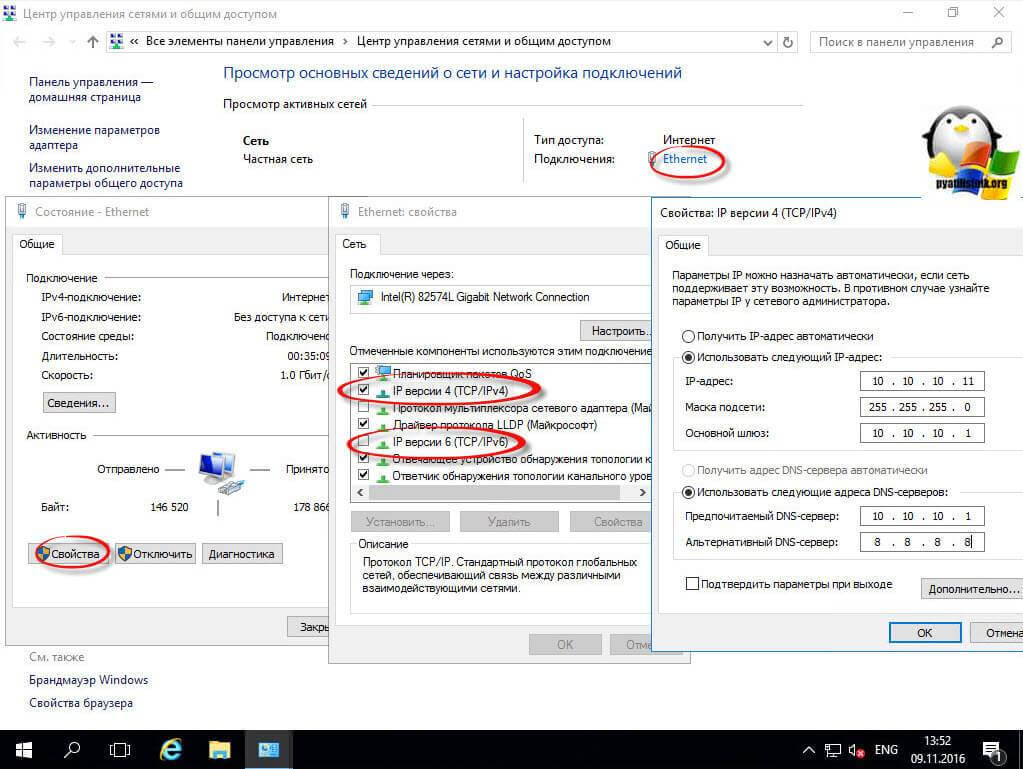

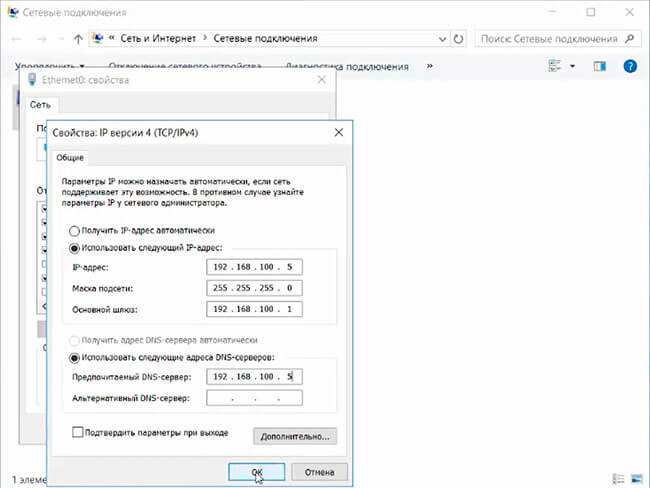

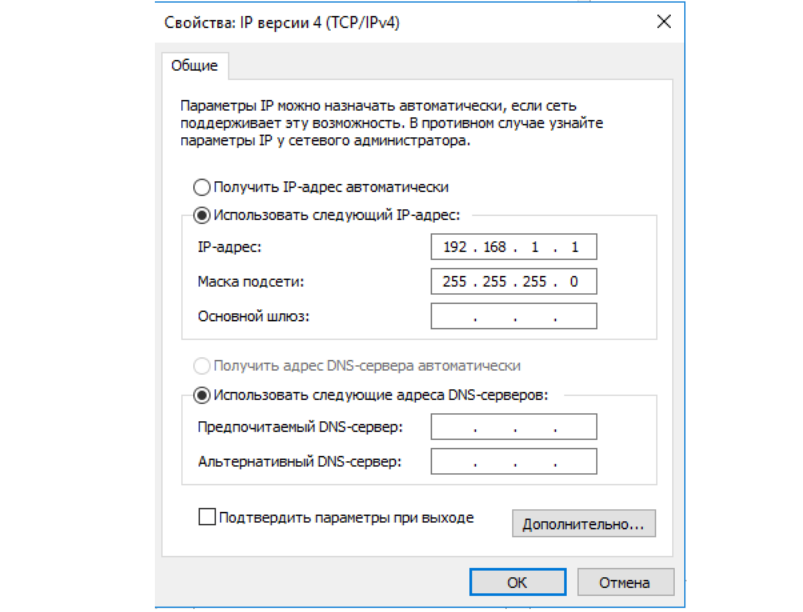

После нам нужно задать сетевые настройки. Если у Вас сервер подключен к маршрутизатору, то задаем IP шлюза, вводим статический адрес, это обязательно для сервера и маску подсети. Информацию об IP адресах в Вашей локальной сети можно посмотреть через командную строку командной «ipconfig». Ниже на скриншотах указаны примеры, у Вас IP адреса будут отличаться.

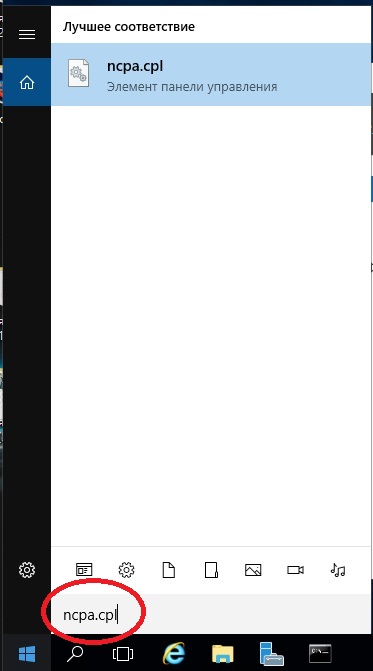

Заходим в настройки сетевых подключений:

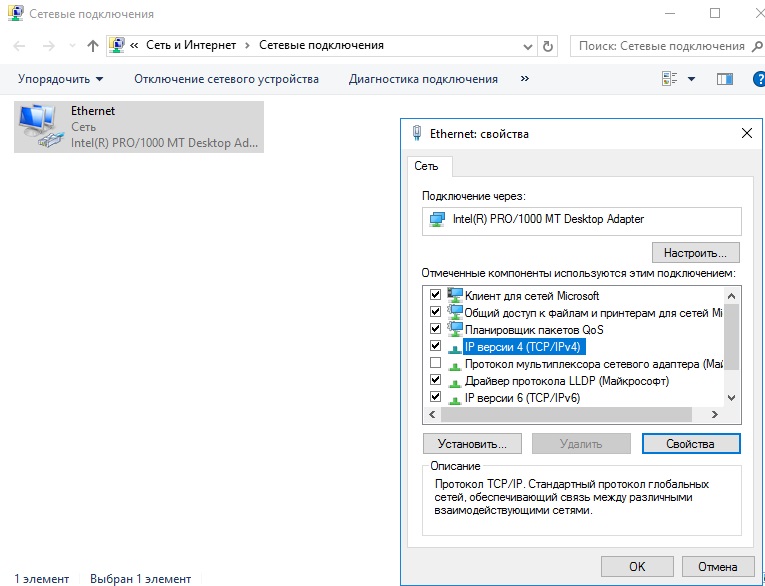

Заходим в свойства пункта IPv4.

И вводим задаем здесь статические IP адреса. После ставим галку «Подтвердить параметры при выходи», тем самым сохраняя настройки.

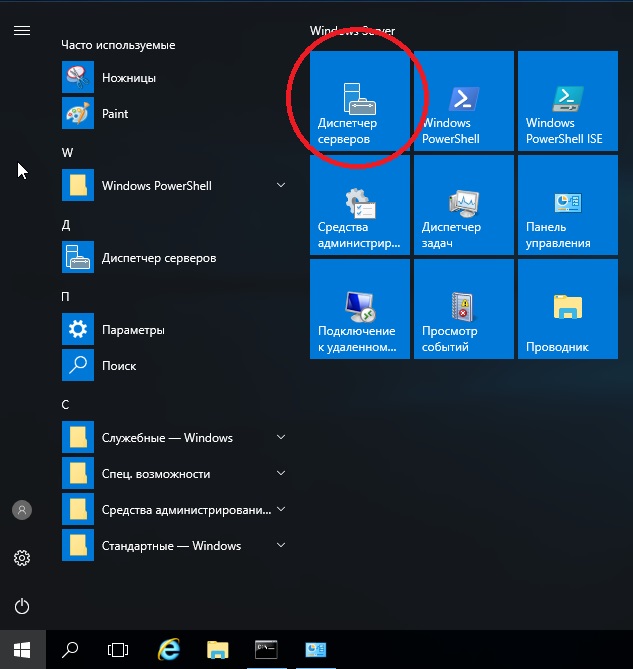

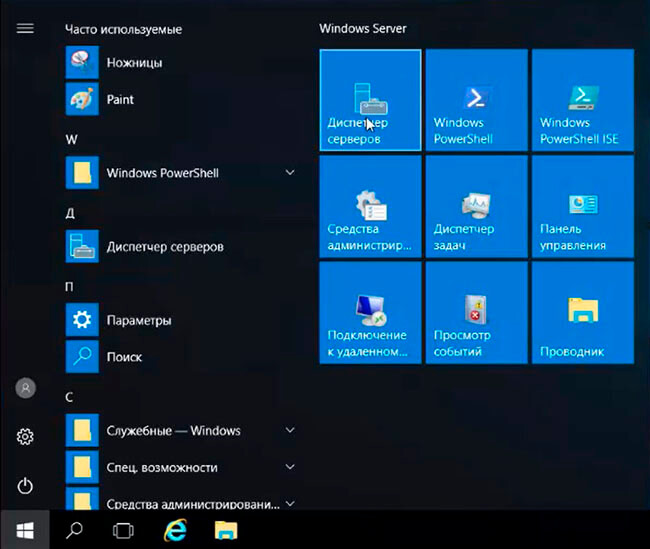

Перейдем наконец к самым главным настройкам, к Active Directory. Меню «Пуск» => Диспетчер серверов.

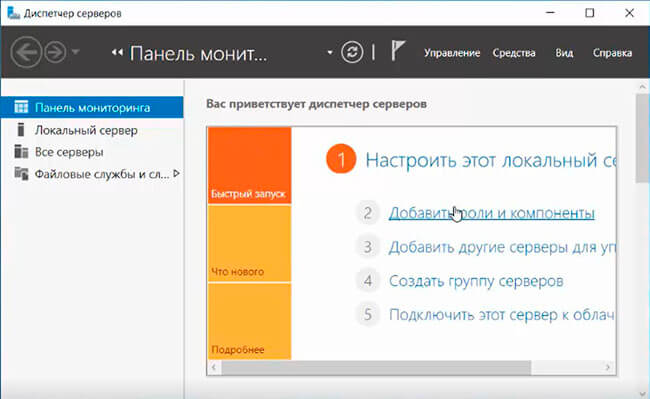

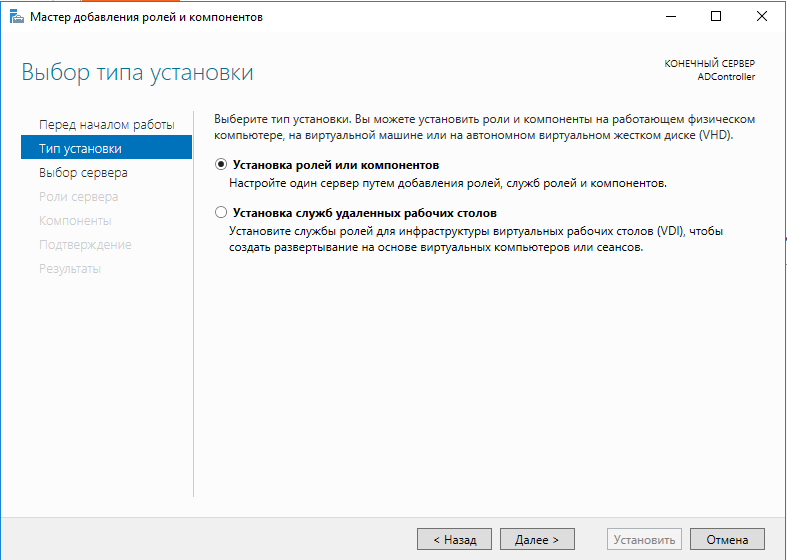

В панели мониторинга => Добавить роли и компоненты.

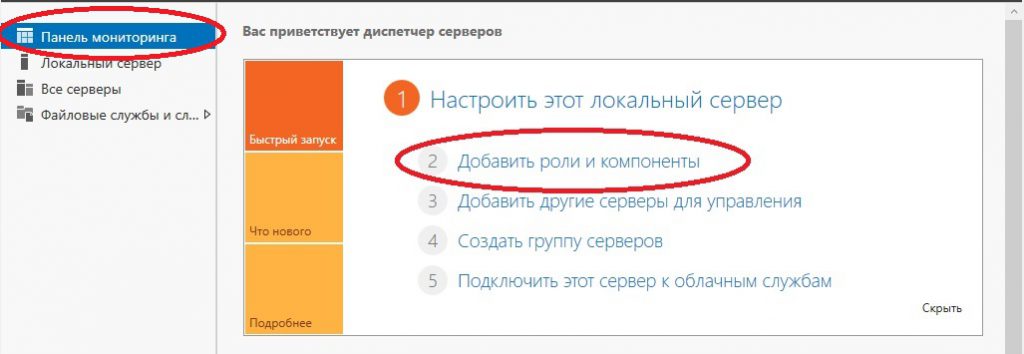

В типе установки выбираем «Установка ролей или компонентов».

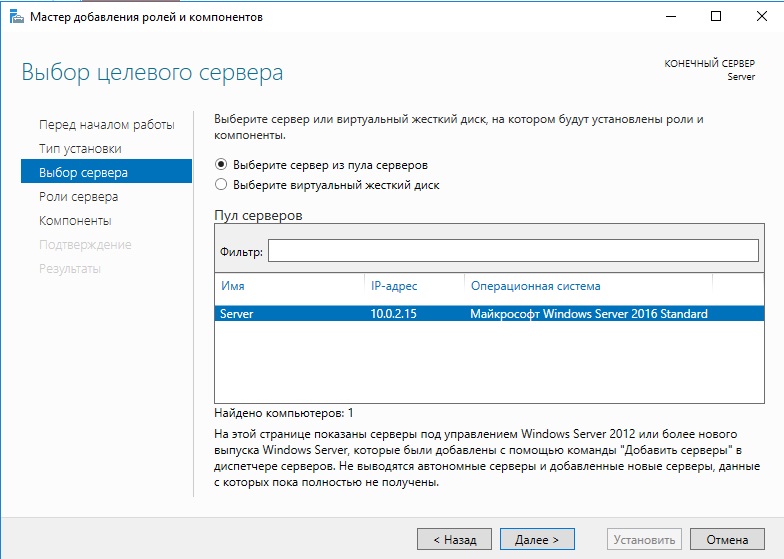

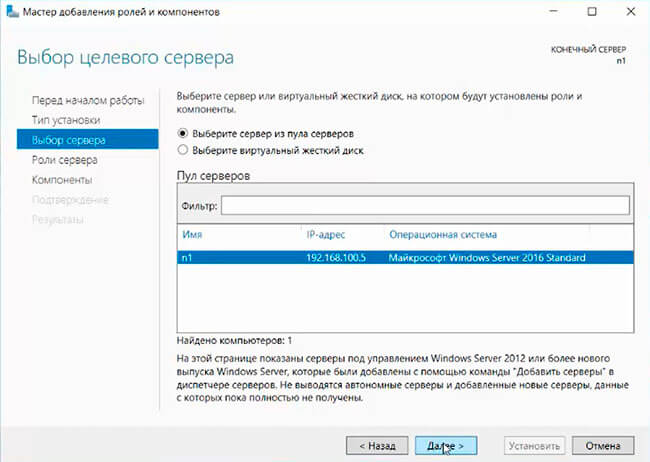

Выбираем нужный сервер в пуле, он будет с именем, который Вы назначили по инструкции выше.

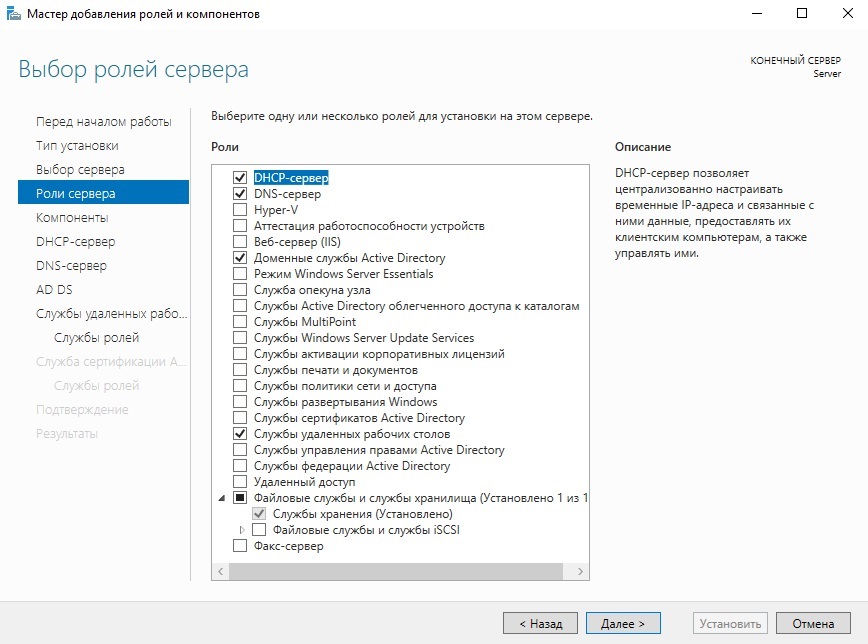

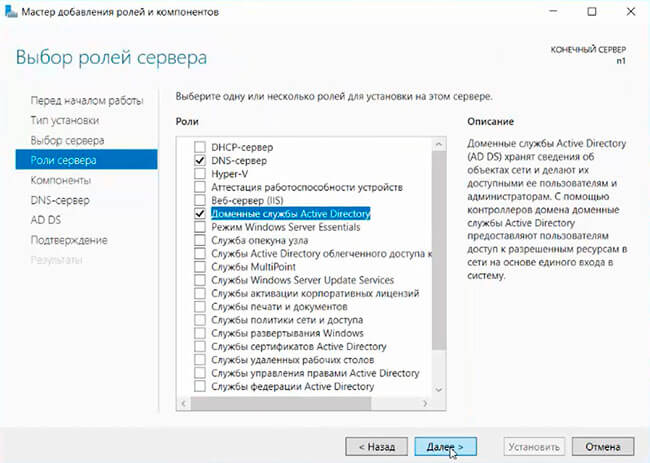

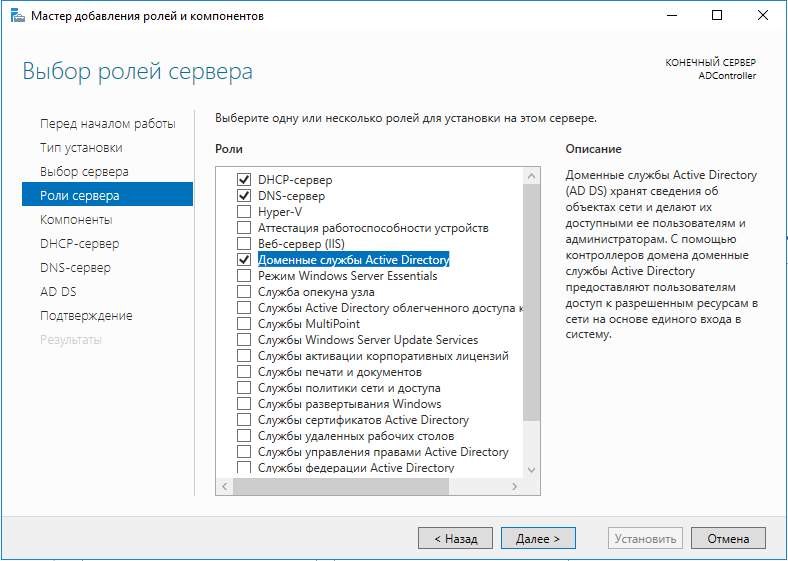

В ролях сервера мы выбираем следующие стандартные роли. Вы можете выбрать что-то еще, если Вам необходимо под Ваши задачи.

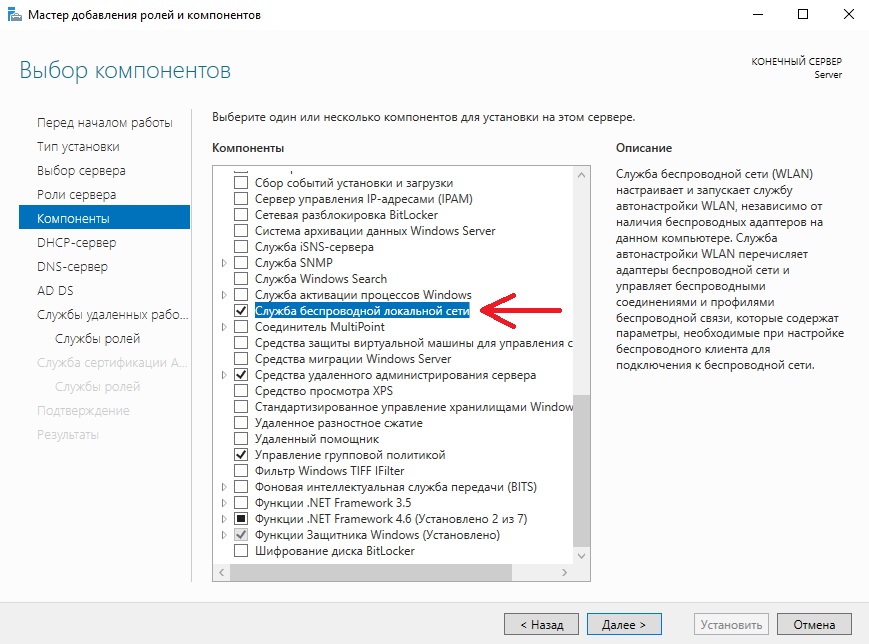

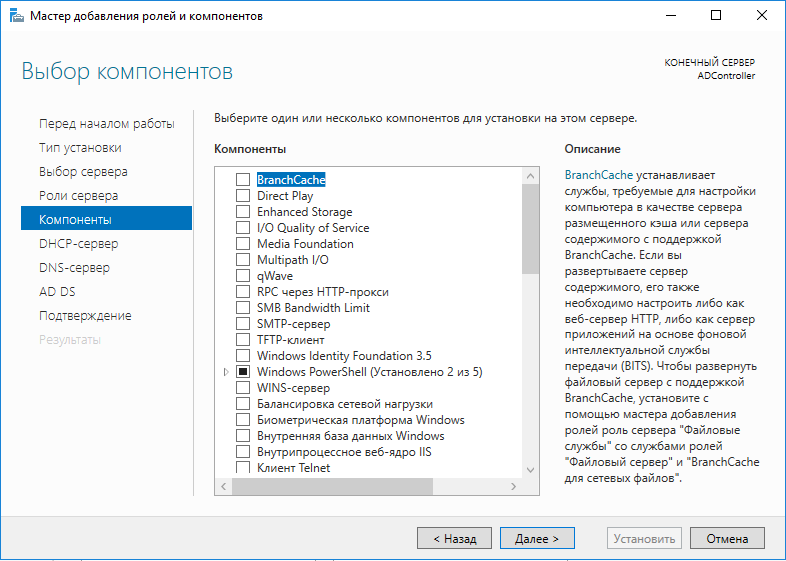

В компонентах оставляем по стандарту следующие пункты. Мы рекомендуем вам дополнительно установить «Службу беспроводной локальной сети», т.к без этой службы на сервер нельзя будет поставить Wi-Fi адаптер и производить настройку беспроводной сети.

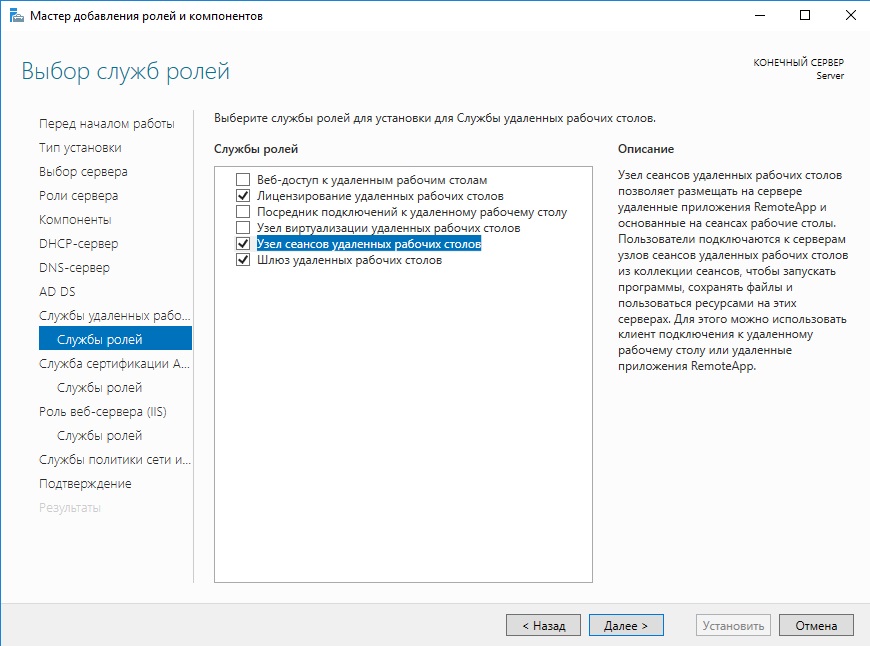

В службе ролей мы выбираем следующие пункты. Далее в инструкции мы будем лицензировать терминальный сервер.

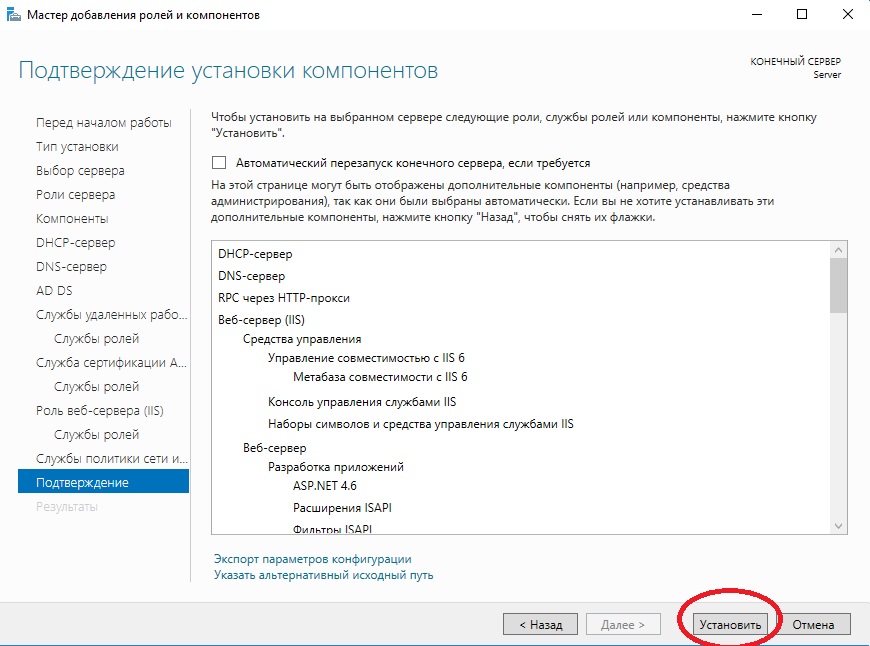

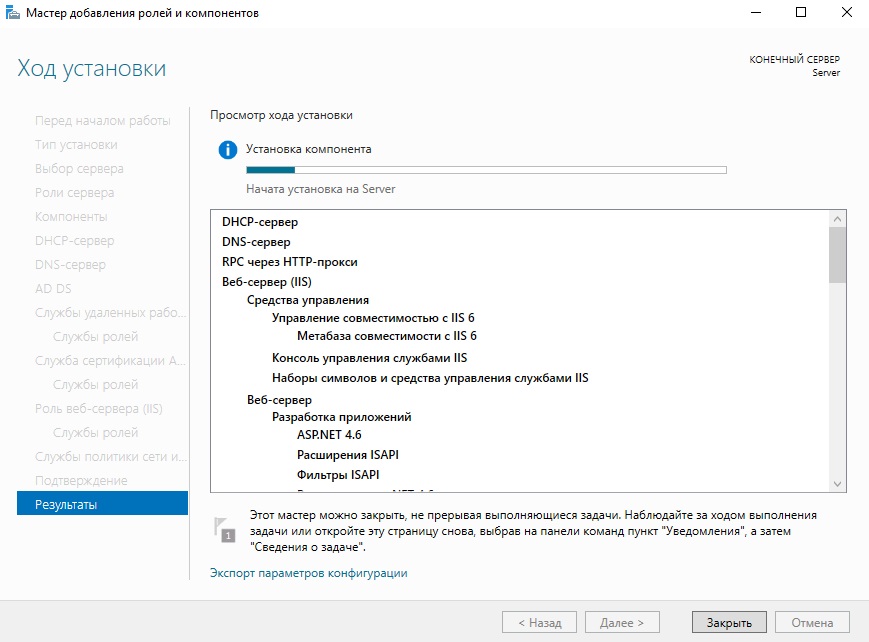

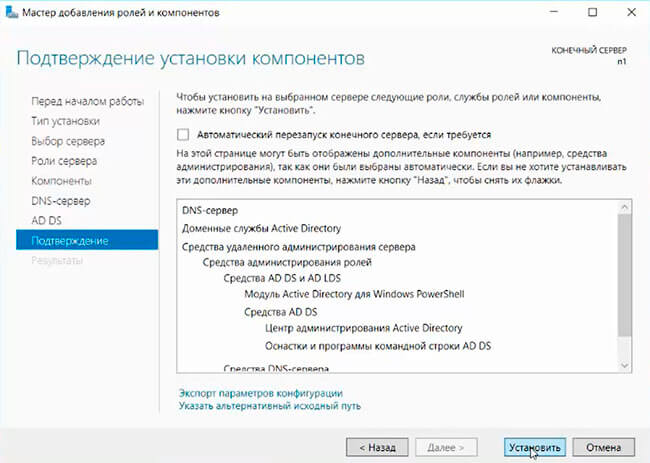

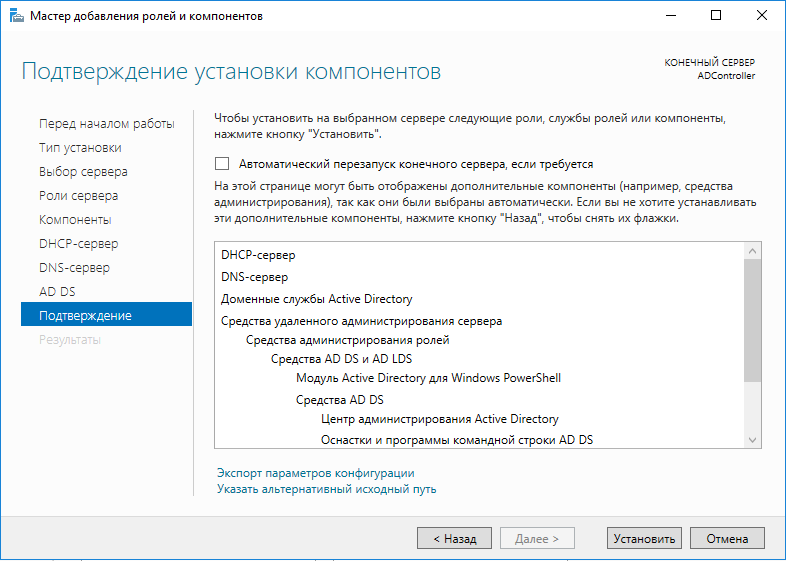

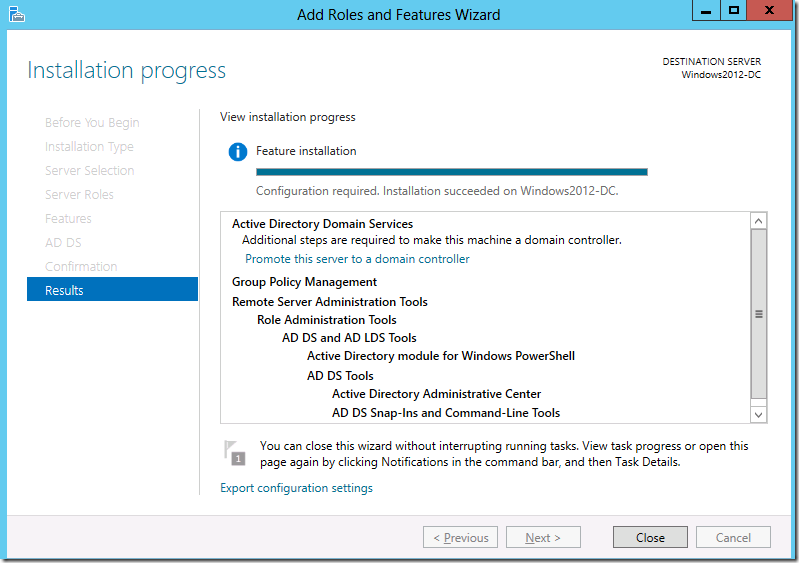

Далее оставляем все по стандарту (если Вам не нужно самим, что-то дополнительно установить). Доходим до пункта «Подтверждение» и устанавливаем.

После установки служб нужно перезагрузиться.

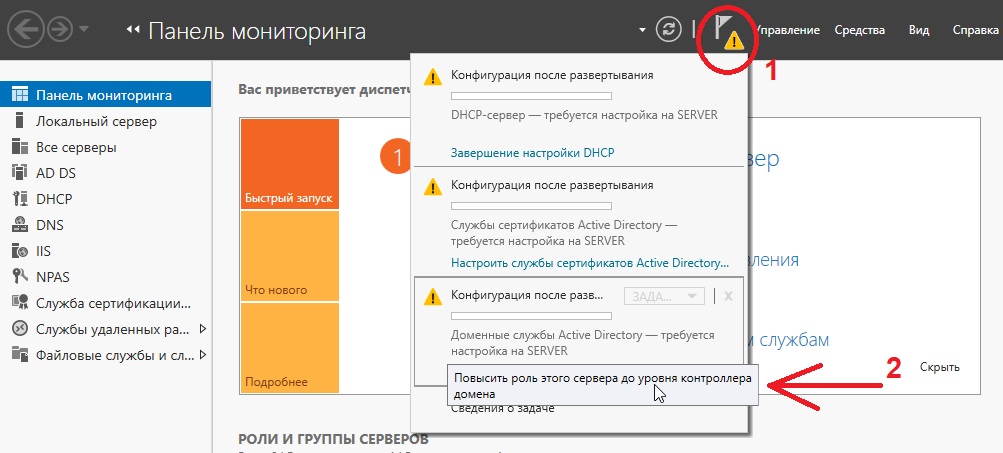

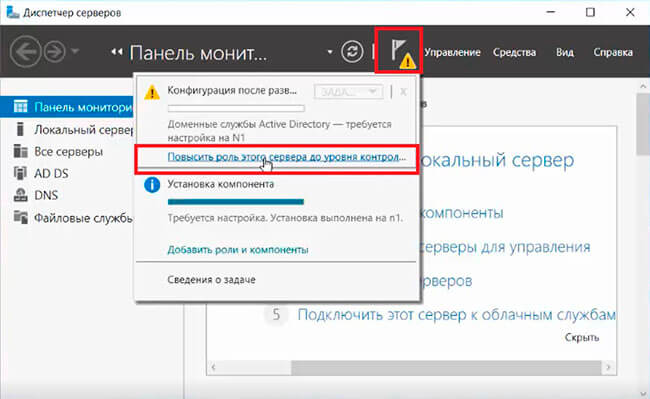

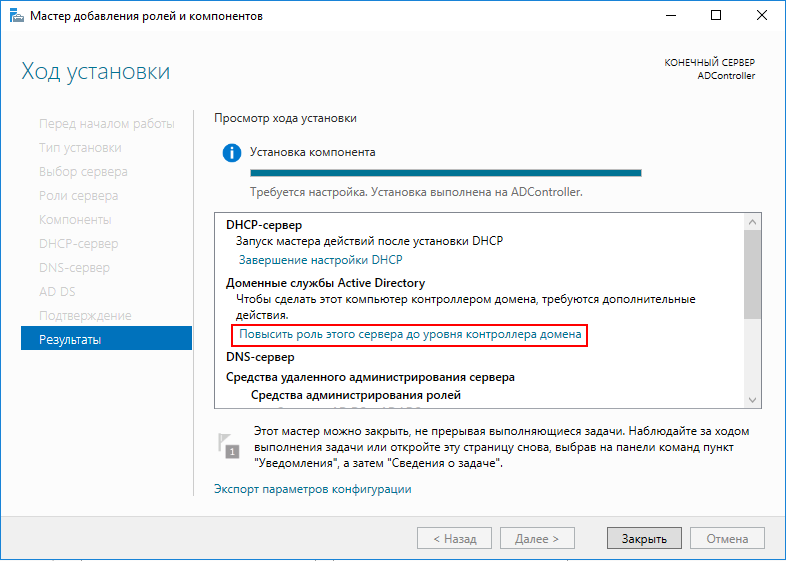

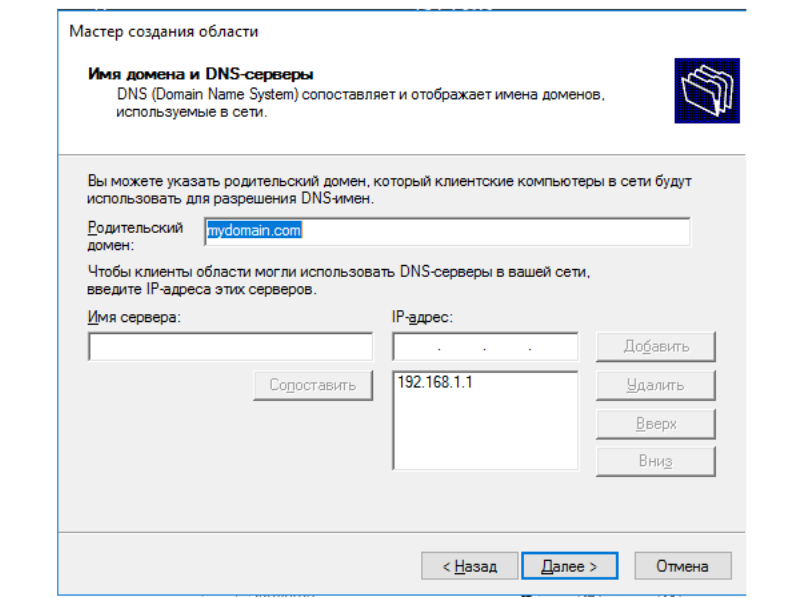

Приступаем к настройкам DNS. В Active Directory нажимаем на флажок справа на верху и после заходим в настройки повышения роли этого сервера до контроллера домена.

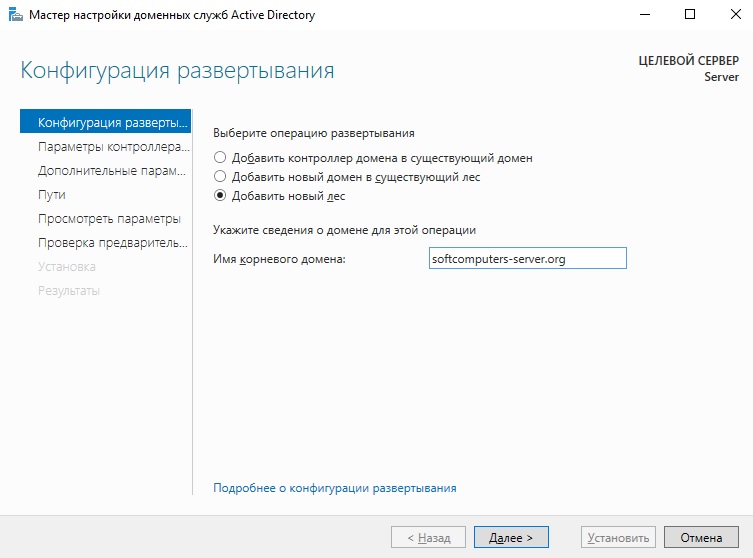

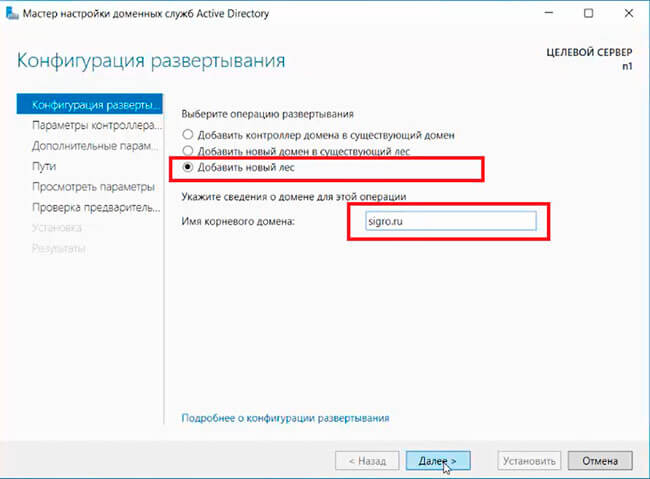

Выбираем пункт «Добавить новый лес» и придумываем имя Вашему домену. На нашем примере это будет «softcomputers».

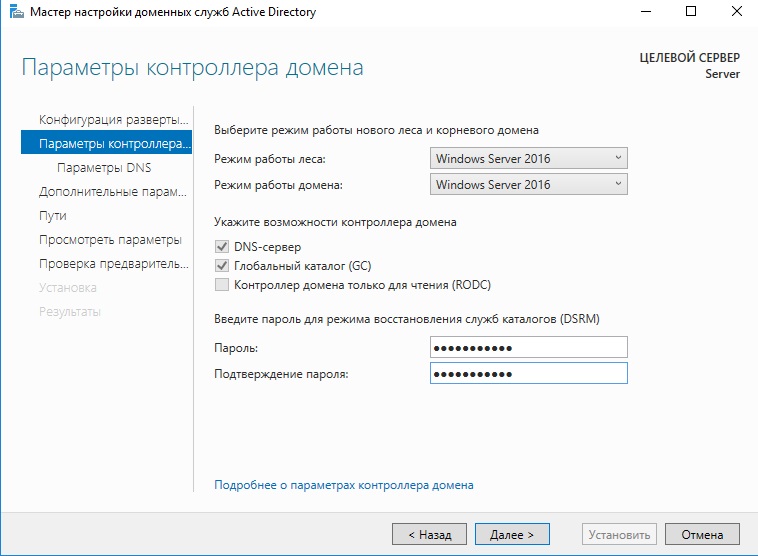

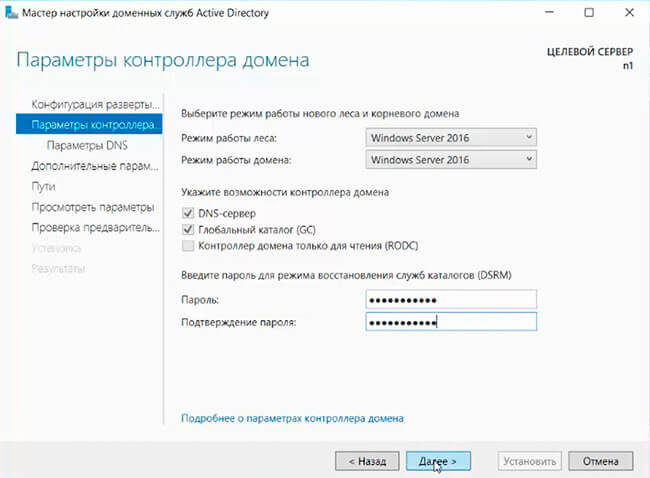

Настройки оставляем по стандарту. Вы должны только придумать пароль для Вашего домена.

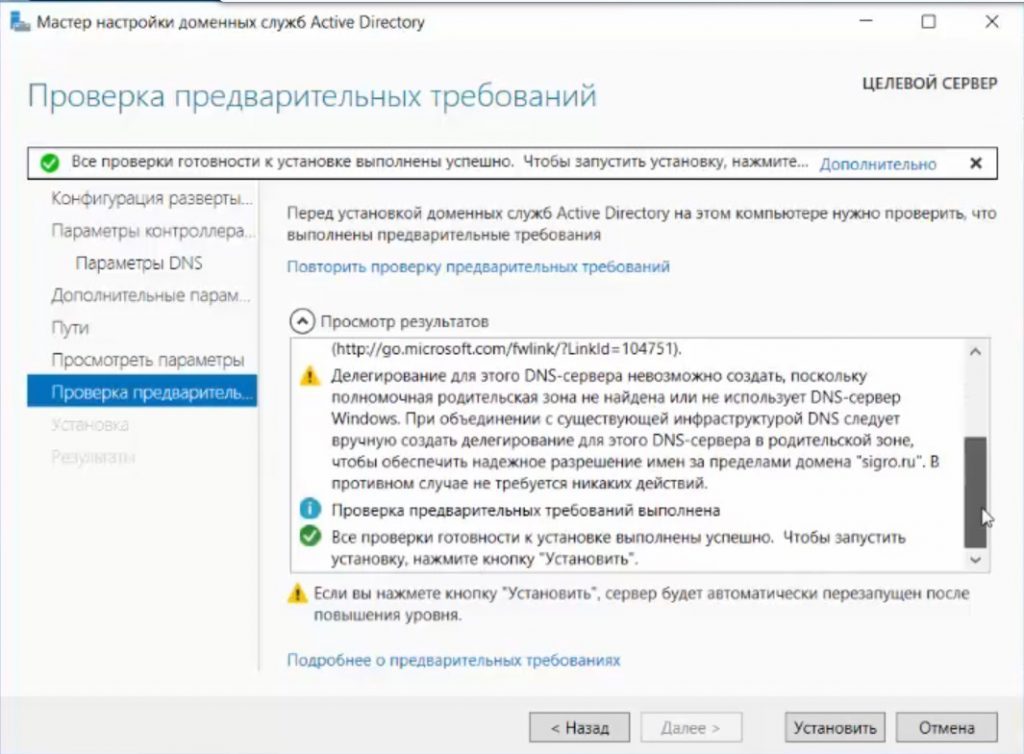

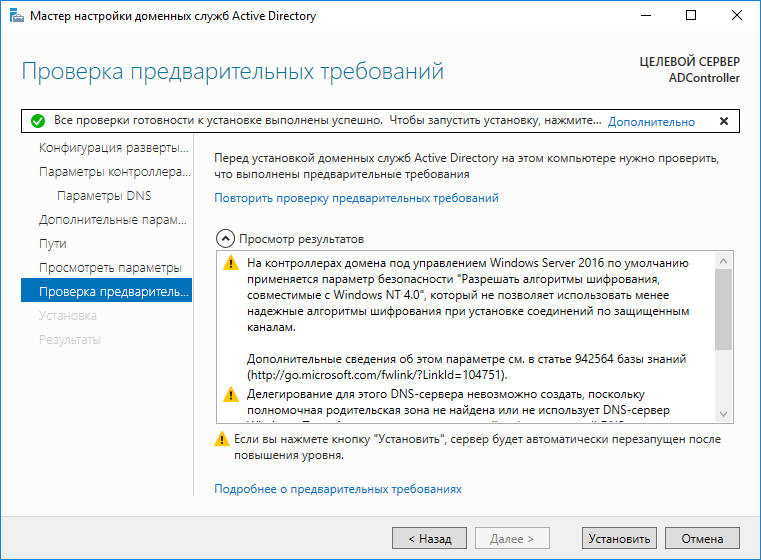

Проходим проверку. Если вы все сделали правильно, то должно установиться все корректно

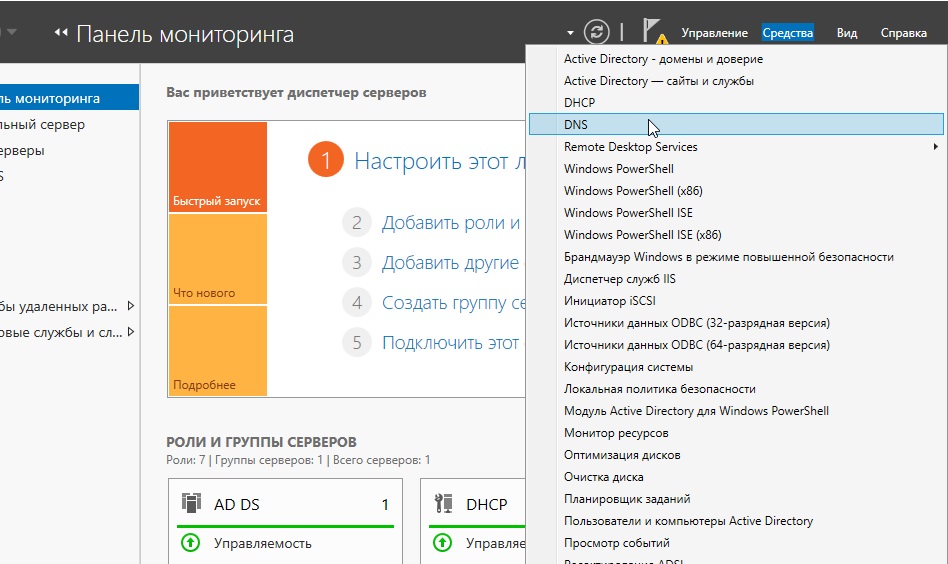

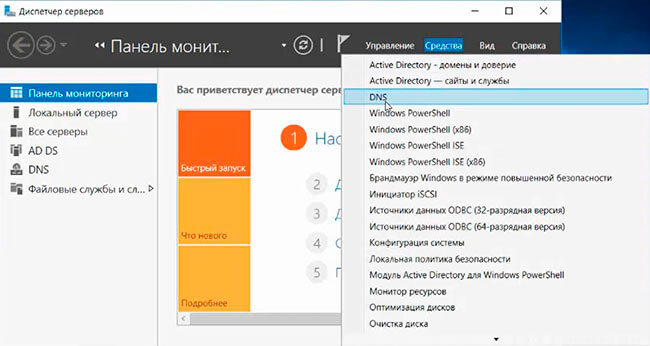

После установки и перезагрузки заходим в меню «Средства» => DNS.

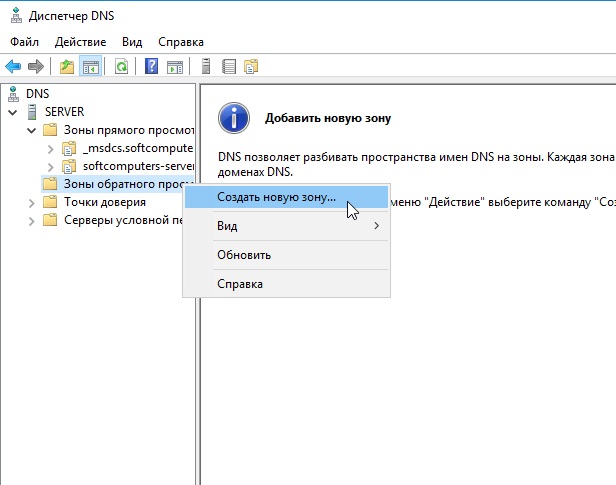

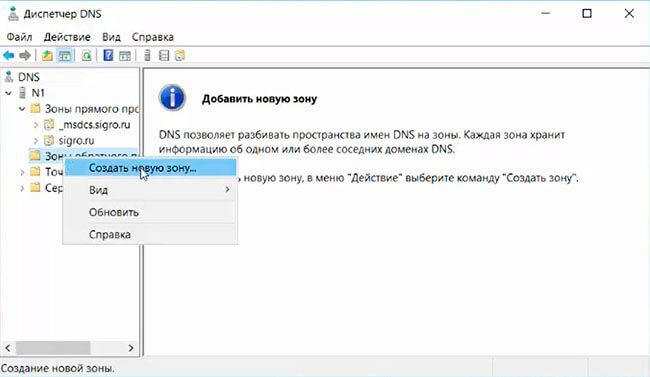

Раскрываем древо DNS => «Имя вашего сервера» => Зоны прямого просмотра => Зоны обратного просмотра => Правой кнопкой мыши на данный пункт и «Создать новую зону».

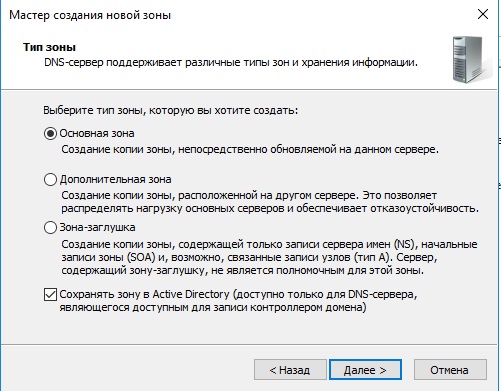

Выбираем «Основная зона» и далее по скриншотам ниже.

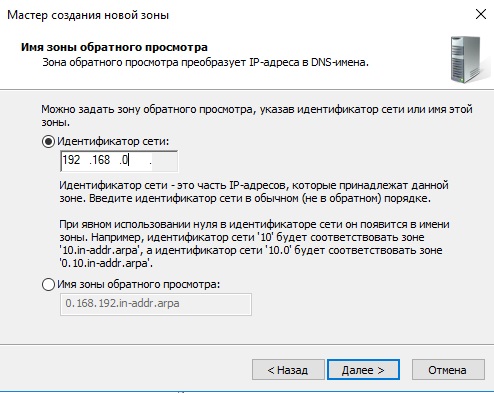

На этом пункте выбираете диапазон Вашей локальной сети. У нас на примере она будет 192.168.0. у Вас она может будет своя (см. cmd => ipconfig).

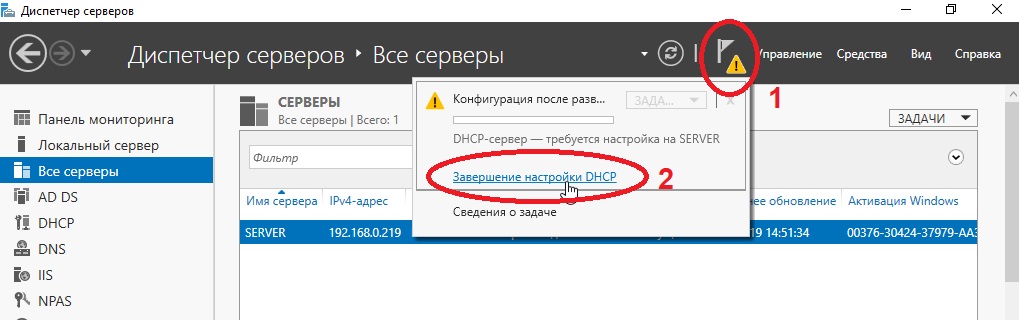

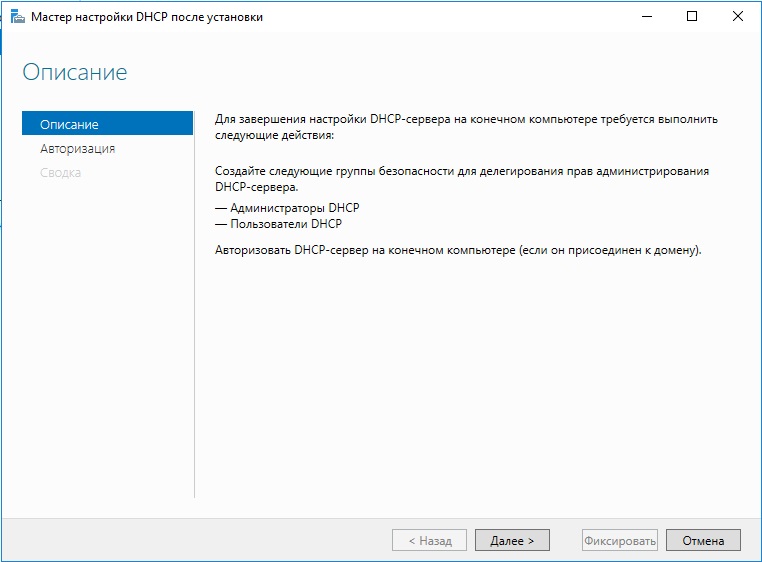

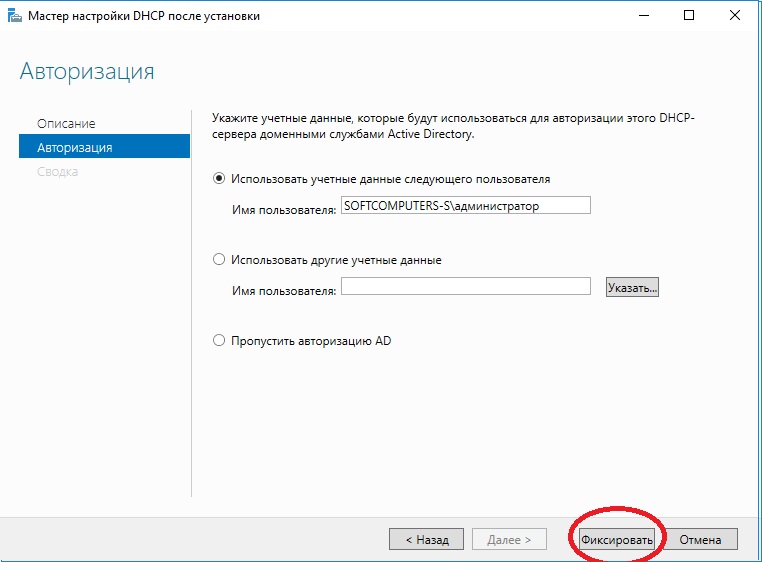

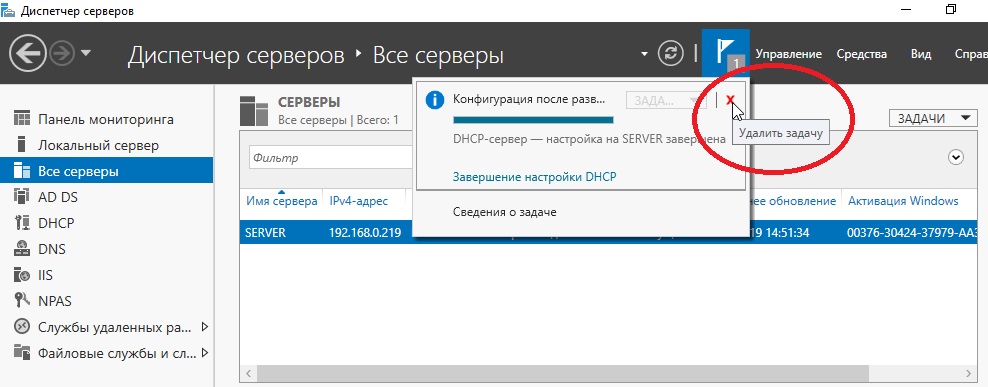

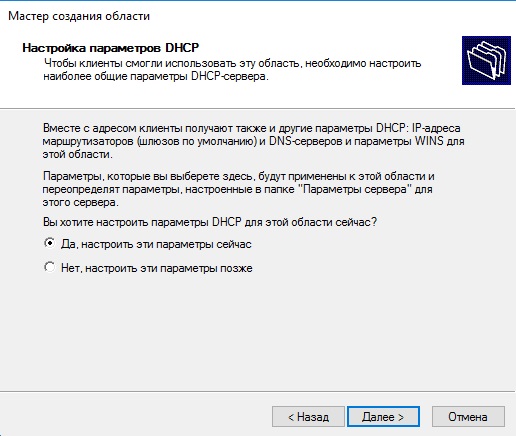

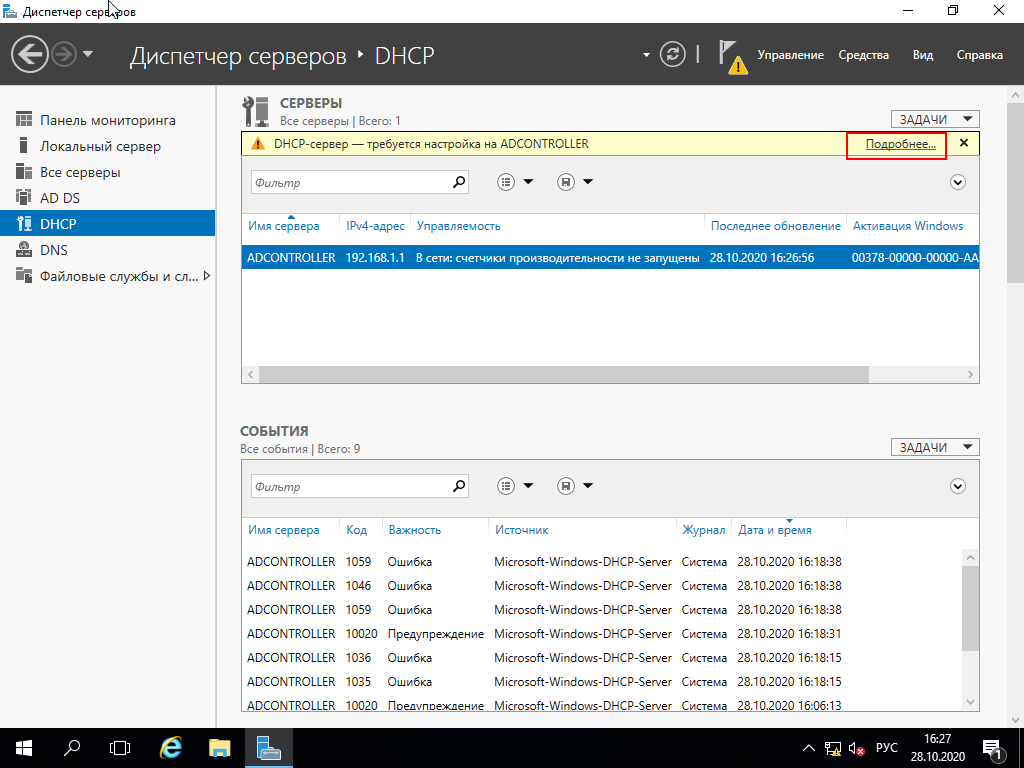

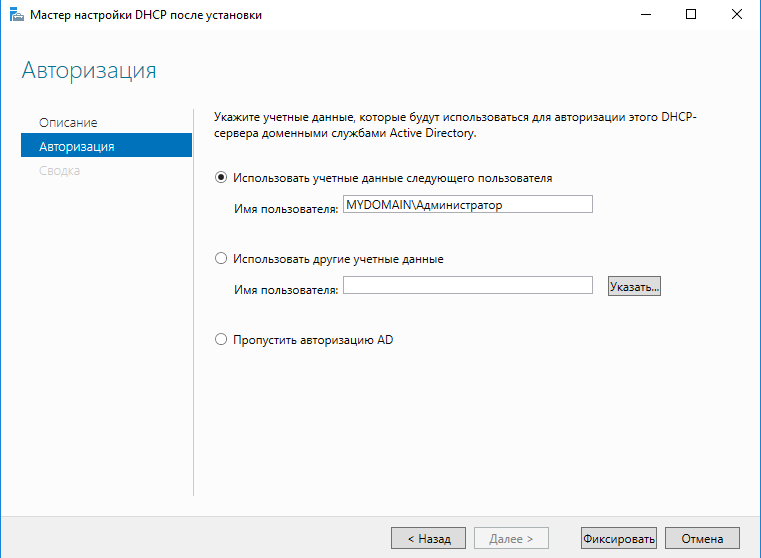

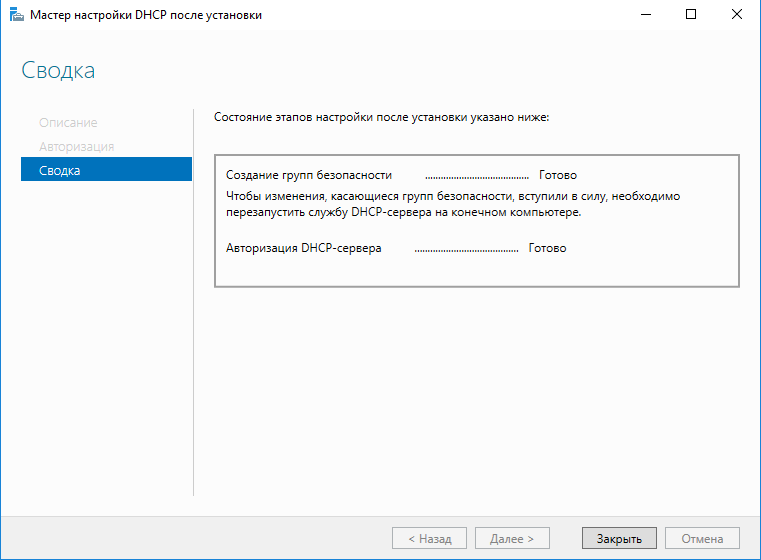

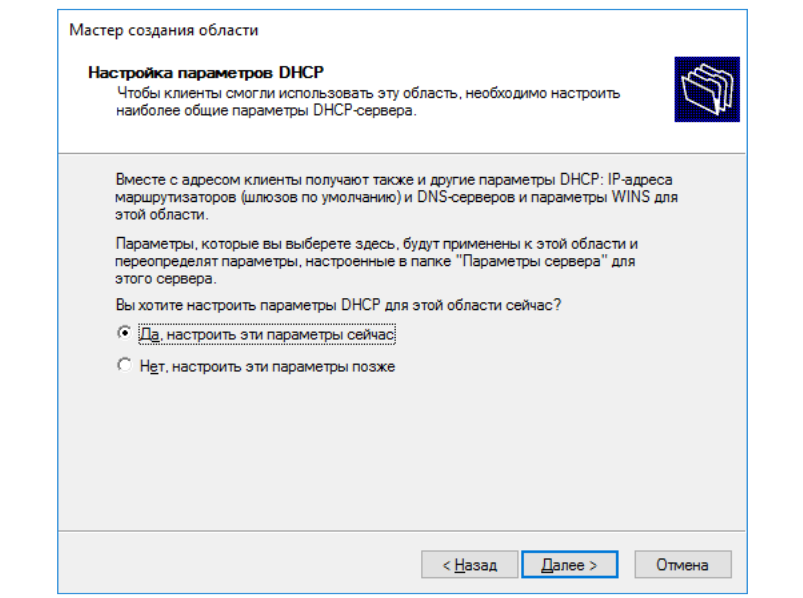

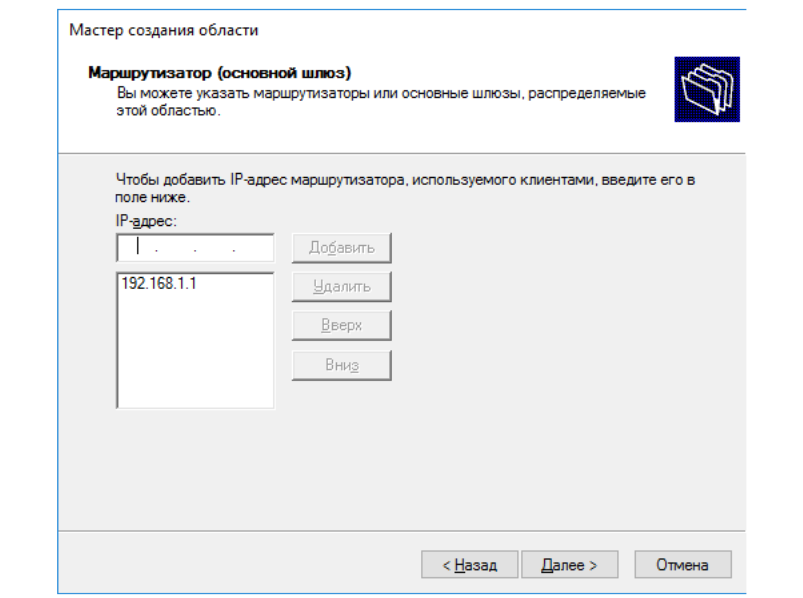

На этом настройки DNS закончены. Приступим к настройкам DHCP. Так же заходим в Active Directory и во флажке справа на верху выбираем соответствующую настройку.

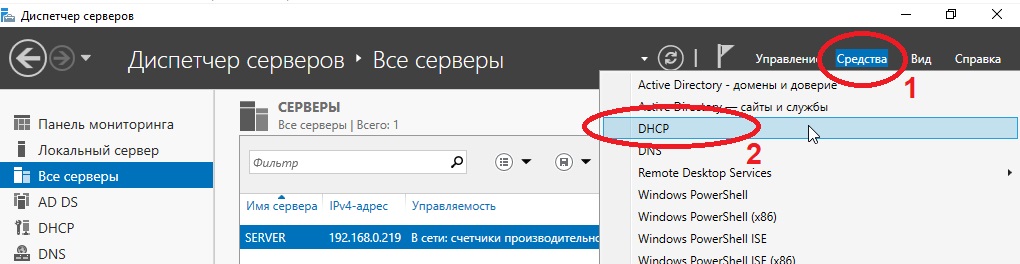

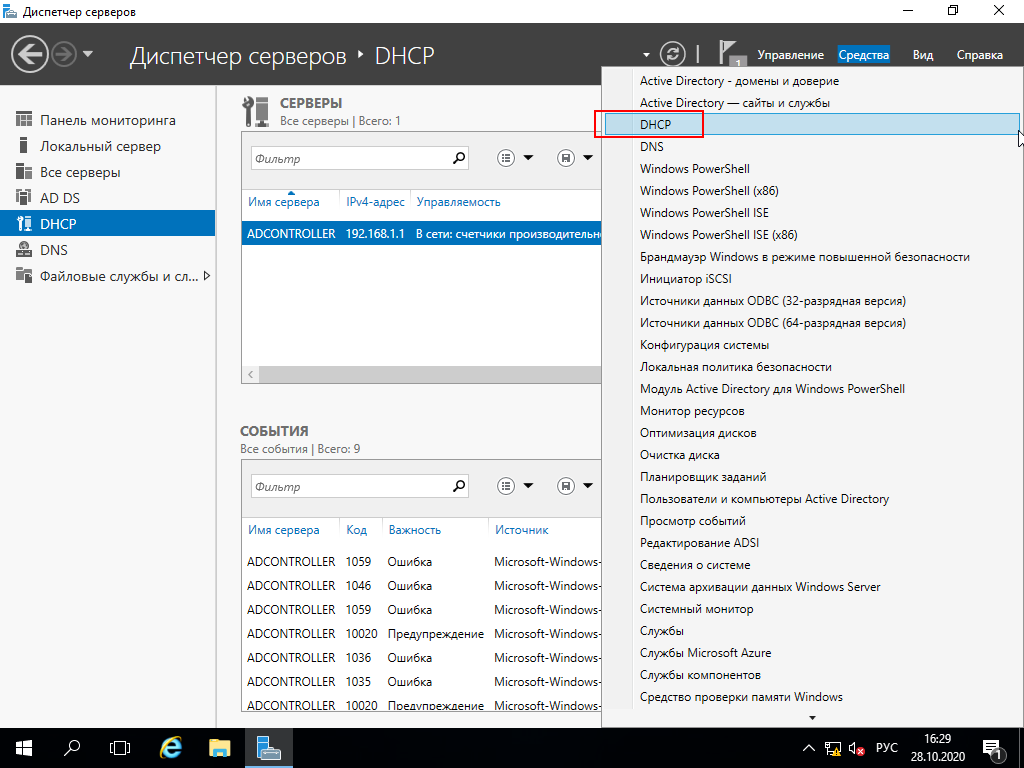

После создания DHCP переходим в меню средства => DHCP для его настройки.

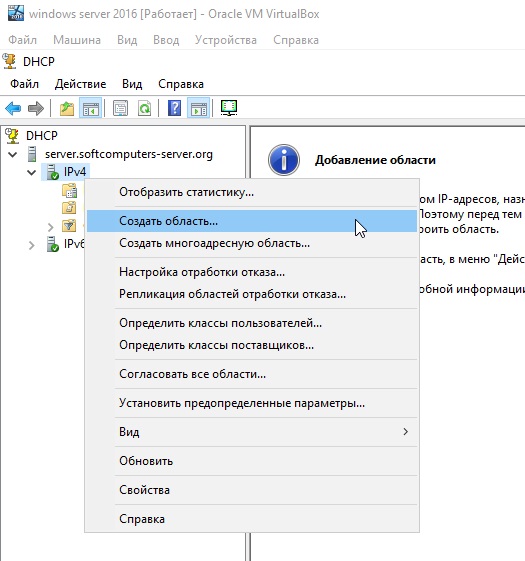

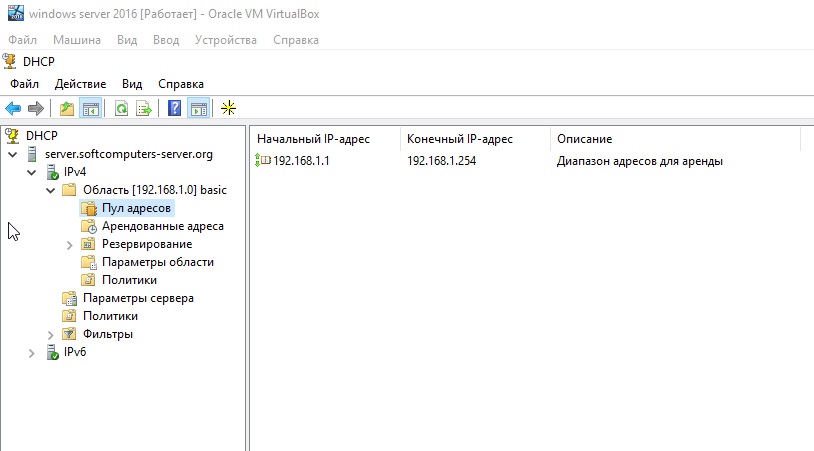

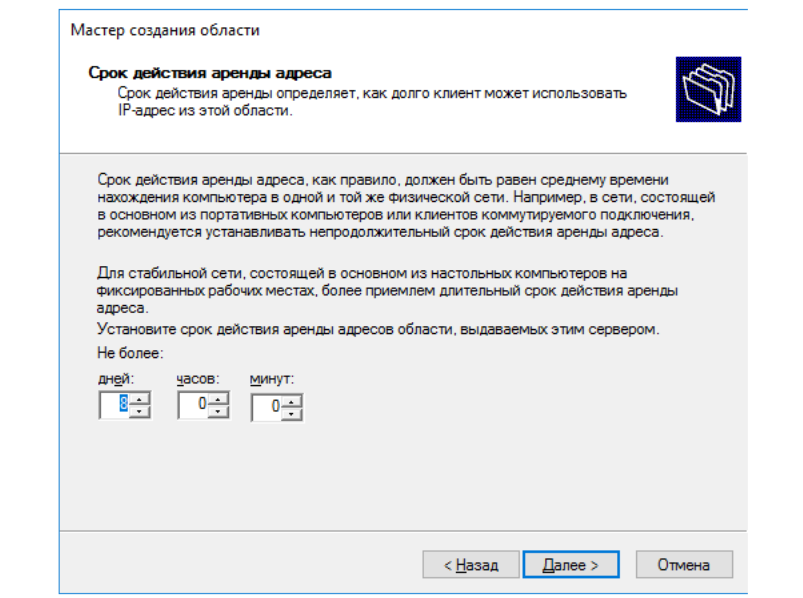

В древе DHCP => Ваш сервер => IPv4 => Правой кнопкой мыши => Создать область.

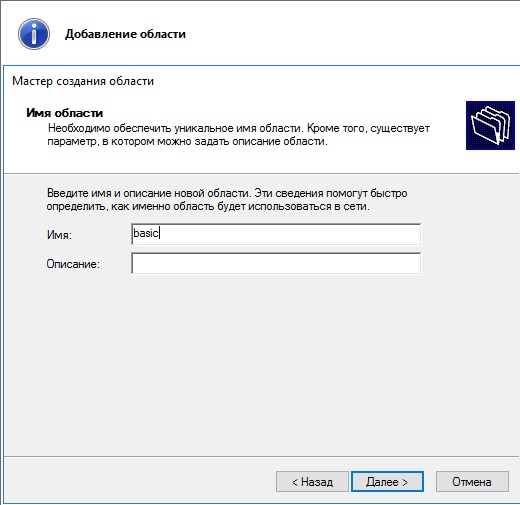

Задаем имя новой области, у нас это будет «basic».

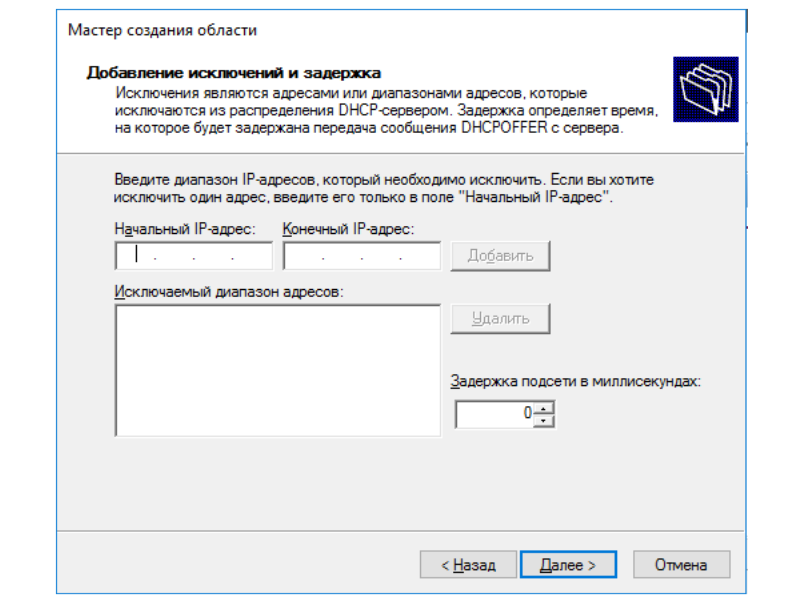

Далее будет меню для исключения диапазона, если нужно исключить что-то можете сделать в этом меню, если не нужно, то пропускаете.

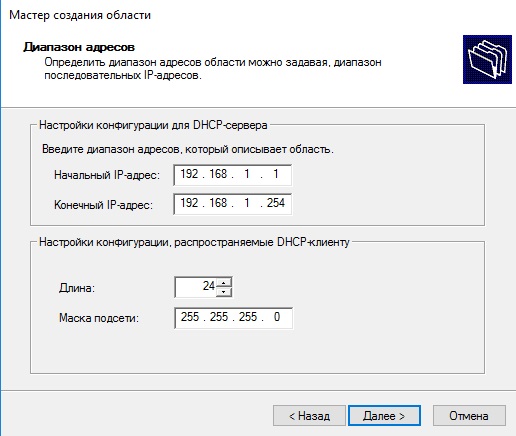

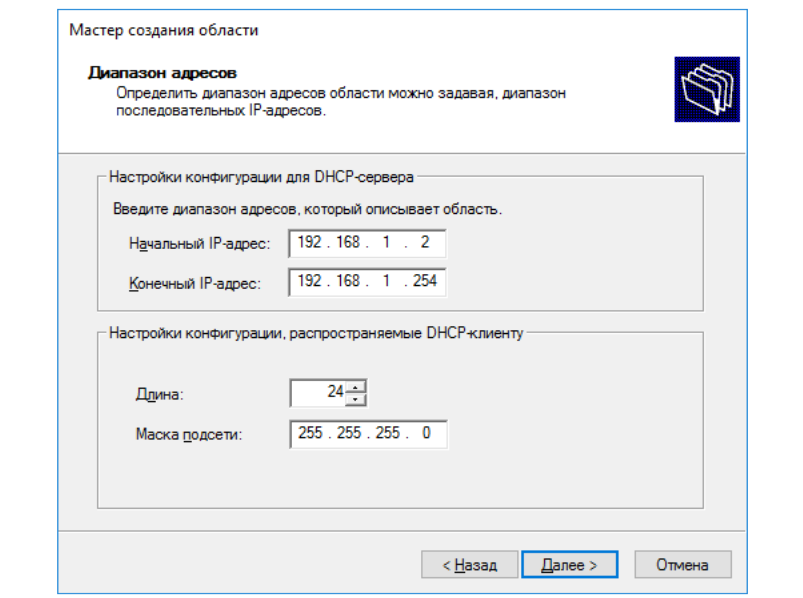

Далее создаем новый диапазон IP адресов, который будет раздавать сервер в локальную сеть. У нас на примере это новый диапазон 192.168.1

Вы можете создать любой другой диапазон на свое усмотрение.

Далее в древе DHCP => Имя сервера => Область => Пул адресов — будет создан новый диапазон.

Дальше по списку настроек перейдем к созданию терминального сервера и его лицензирования. Это нужно для того, чтобы пользователи могли подключаться по RDP к серверу по своей учетной записи. (Учетную запись для пользователей будем рассматривать в этой инструкции ниже).

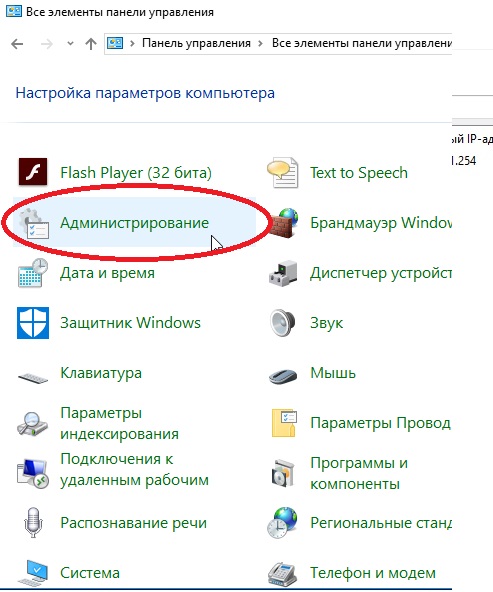

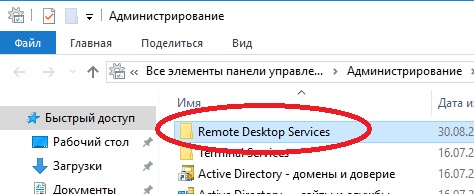

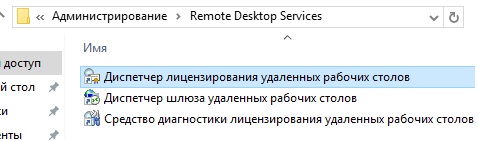

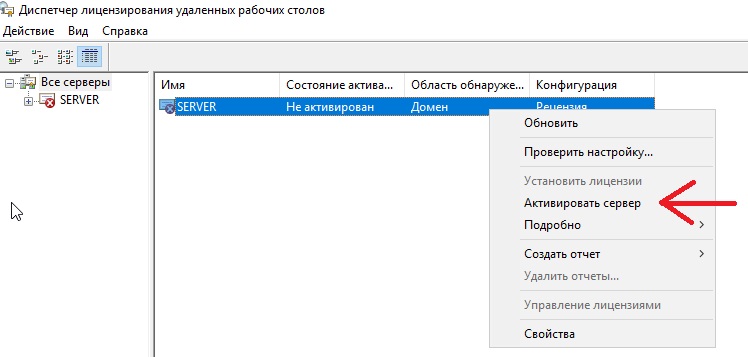

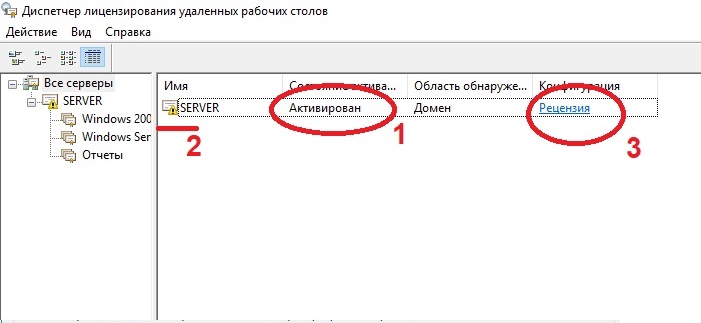

Переходим в «Панель управления» => Администрирование => Remote Desktop Services => Диспетчер лицензирования удаленных рабочих столов.

Выбираем пункт во «Все серверы», далее в списке видим имя вашего сервера => правой кнопкой мыши на этот пункт => Активировать сервер.

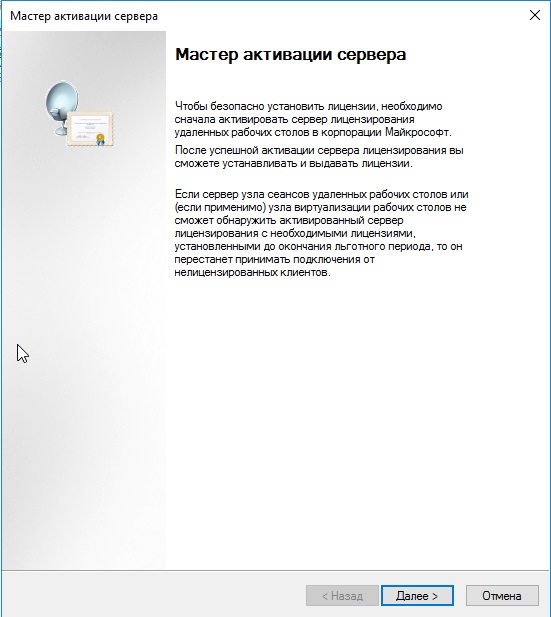

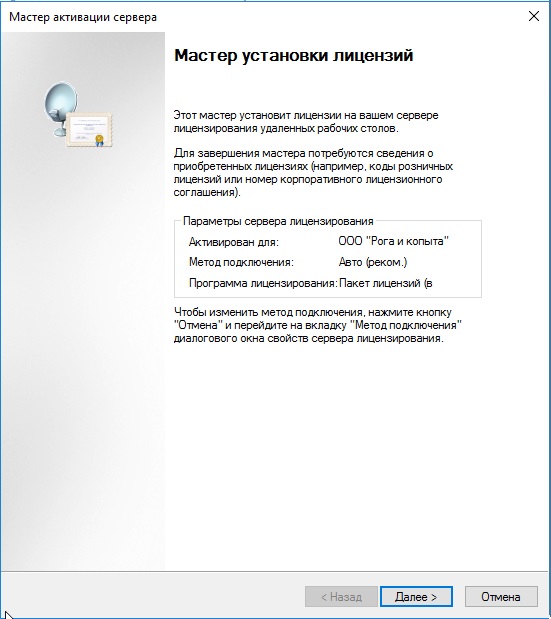

Переходим в «Мастер активации».

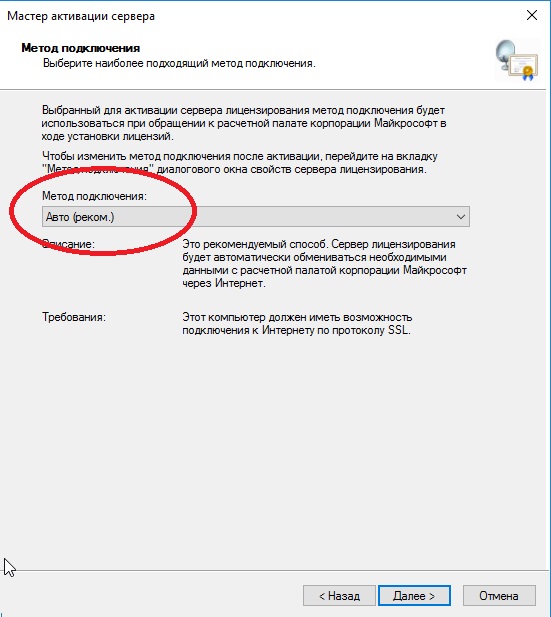

Выбираем «Авто».

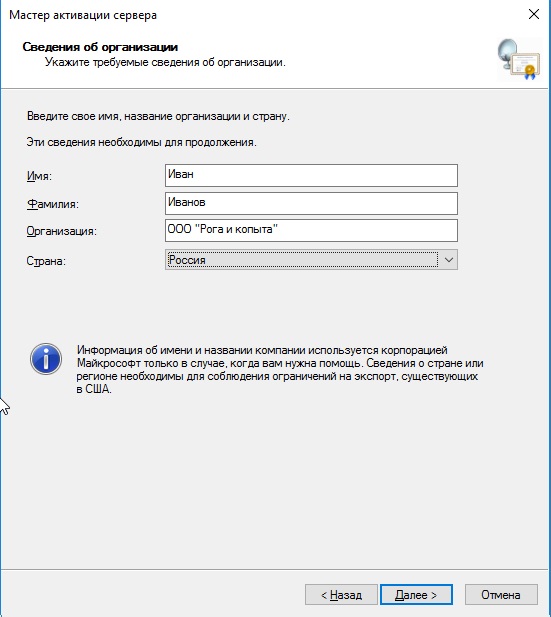

Далее вводите опционально имя и фамилию, название Вашей организации и страну размещения сервера.

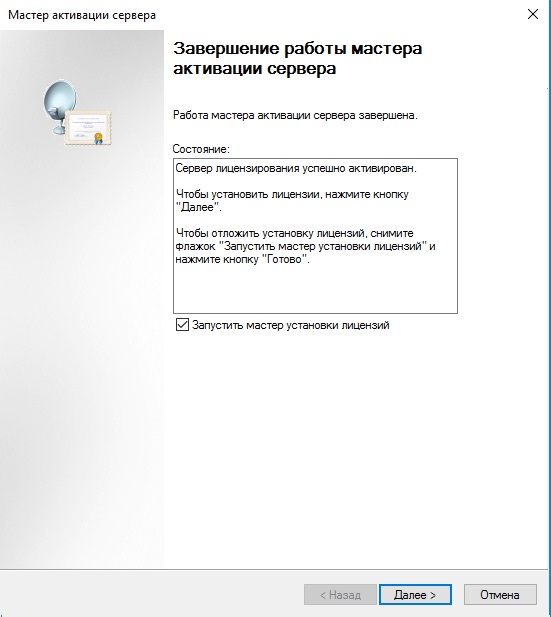

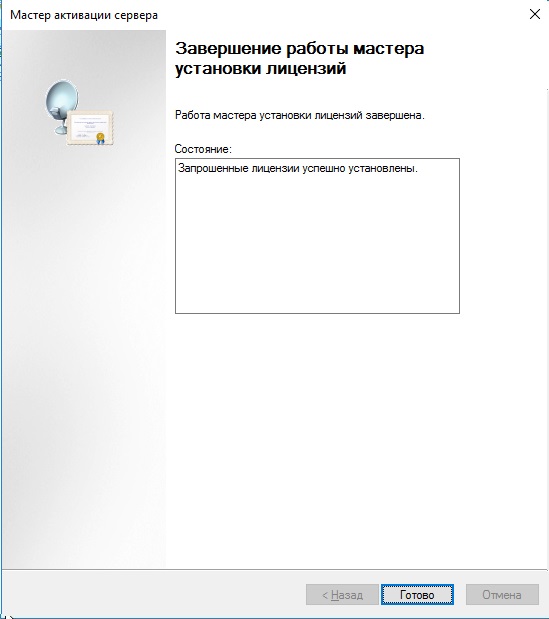

Приступаем к самому лицензированию после регистрации выше. Вам нужен ключ активации для лицензирования терминального сервера — CAL (Client Access Licence) будет в нашем случае. Он обеспечивает подключение 50 пользователей (клиентов) по RDP к серверу Приобрести ключ активации для данной функции можете в нашем интернет-магазине на следующей странице.

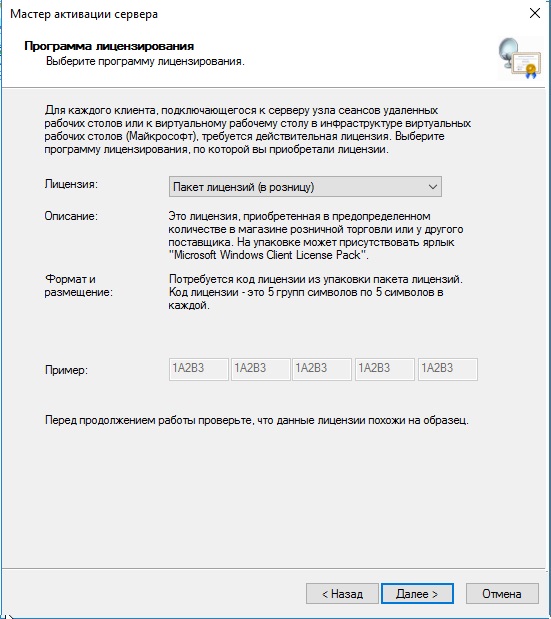

Выбираем «Пакет лицензий в розницу» => Далее.

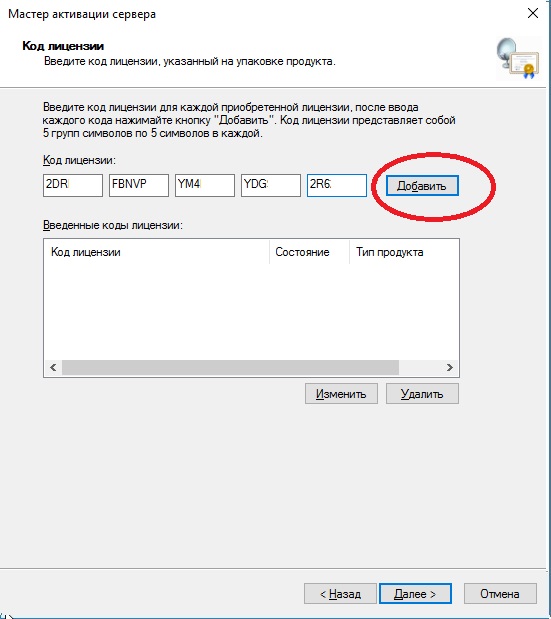

Вводим ключ активации, который Вы приобрели.

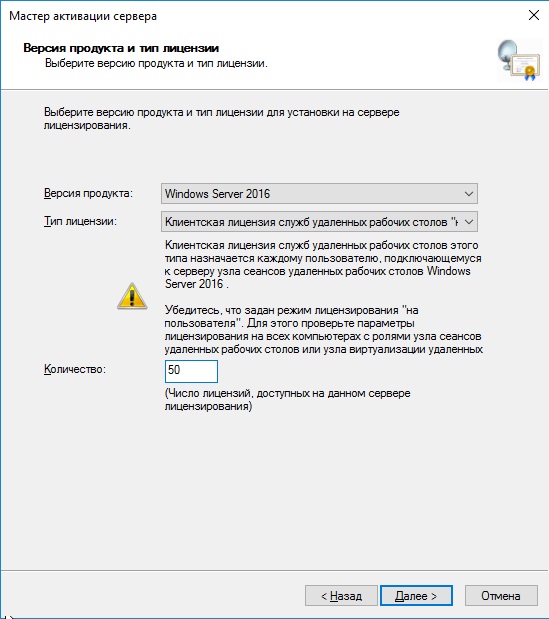

Далее в зависимости от лицензии она может определиться сразу на 50 пользователей, либо Вам нужно будет это указать самим как на скриншоте ниже. (указав больше пользователей, чем позволяет лицензия — данная настройка просто не активируется). Тип лицензии соответственно выбираем «По пользователю».

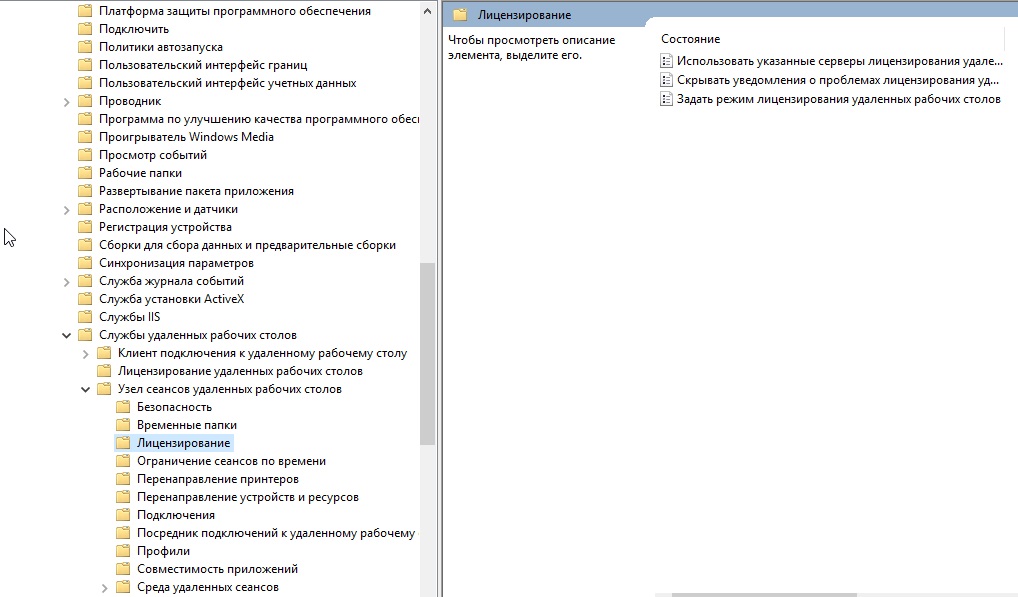

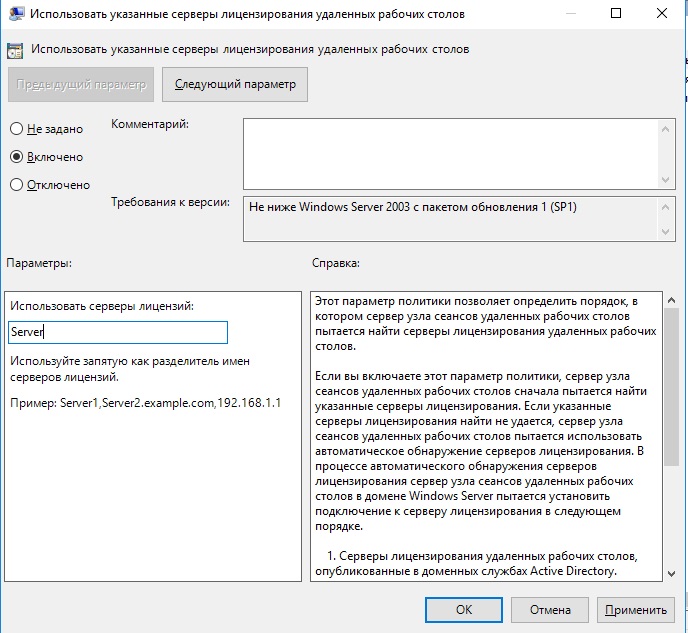

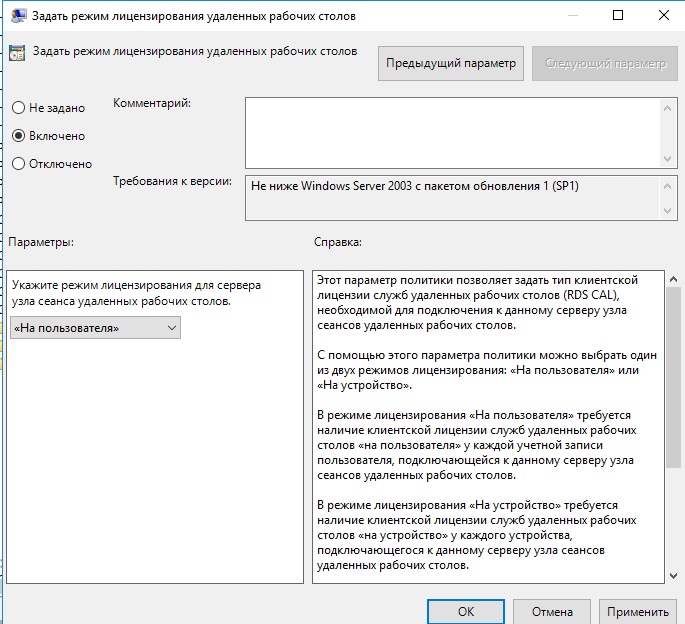

Далее заходим в редактор локальной групповой политики поиск => gpedit.msc => Конфигурация компьютера => Административные шаблоны => Компоненты Windows => Службы удаленных рабочих столов => Узел сеансов удаленных рабочих столов => Лицензирование.

Переходим в меню «Использовать указанные серверы лицензирования удаленных рабочих столов» и вводим в поле имя Вашего сервера, либо его IP.

После переходим в меню «Задать режим лицензирования удаленных рабочих столов», в раскрывающемся меню выбираем «На пользователя».

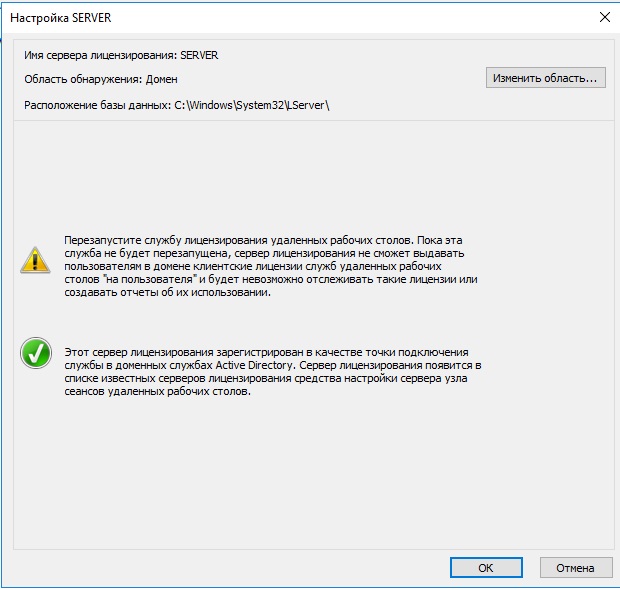

После возвращаемся в диспетчер лицензирования удаленных рабочих столов. И смотрим активирован ли сервер. Если да, то все ок. Но у Вас еще может быть «желтое предупреждение» на иконке сервера. Чтобы устранить проблемы переходим в «Рецензия». В меню данной «Рецензии» могут быть пункты которые нужно отметить, нажмите соответствующие кнопки, если они у вас будут.

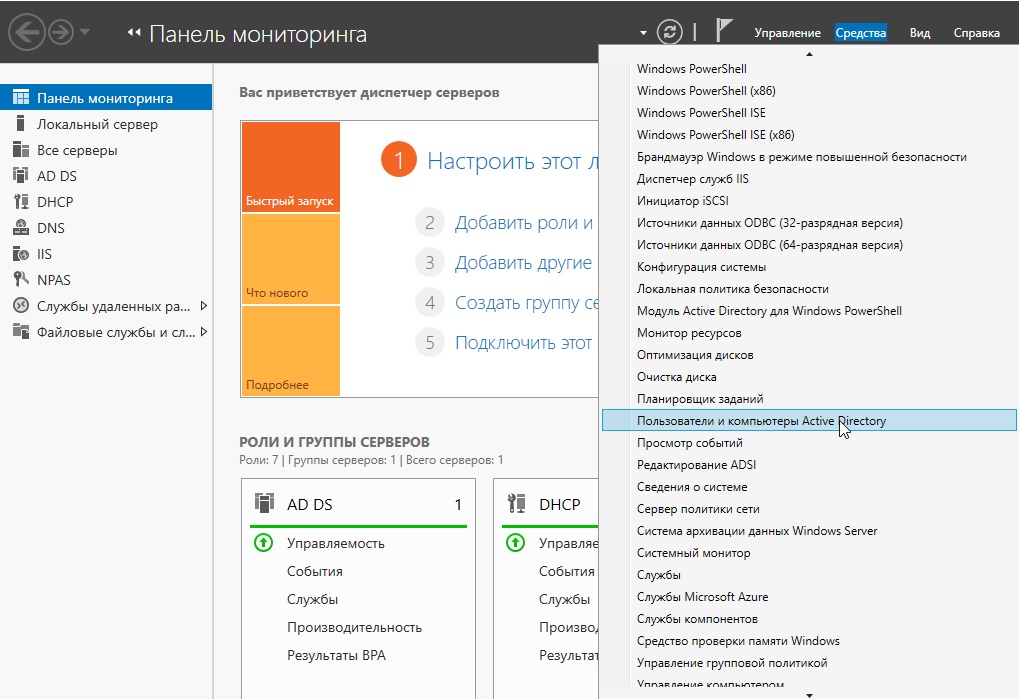

На настройках RDP все. Теперь нам осталось создать первого пользователя, который будет подключен по RDP к этому серверу.

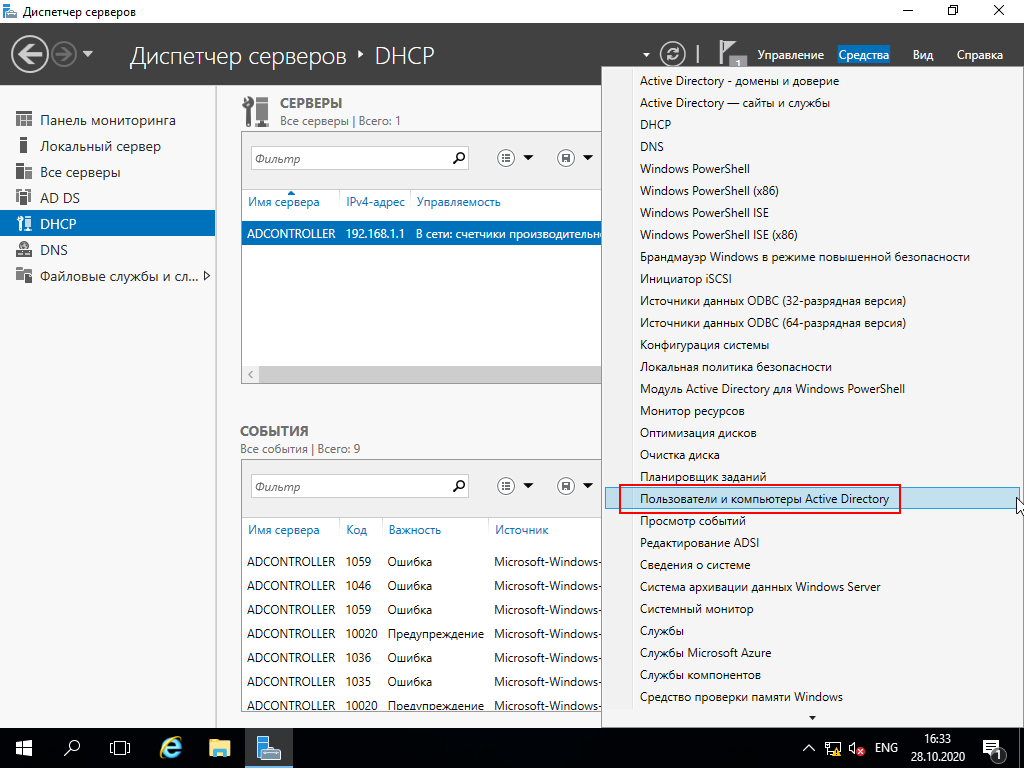

Active Directory => Средства => Пользователи и компьютеры Active Directory.

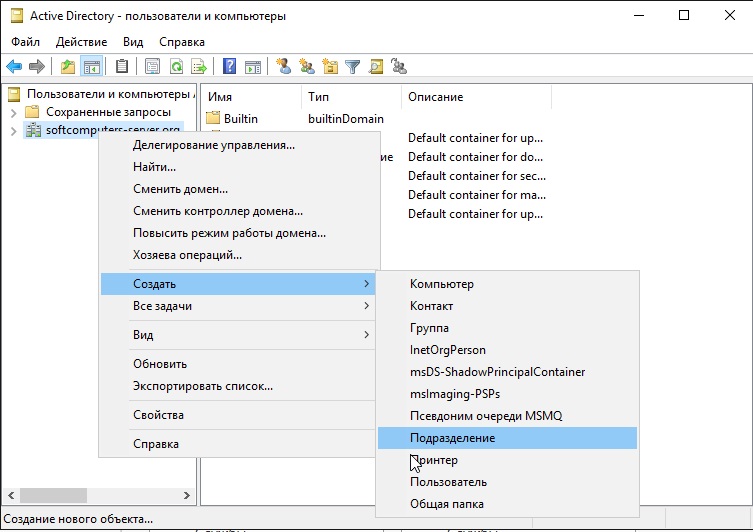

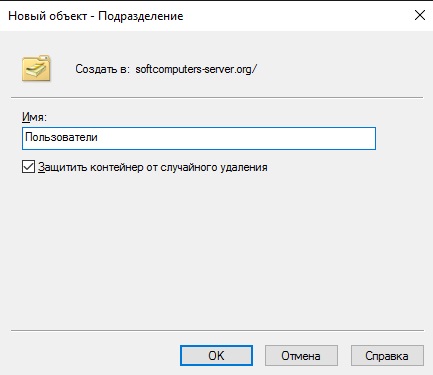

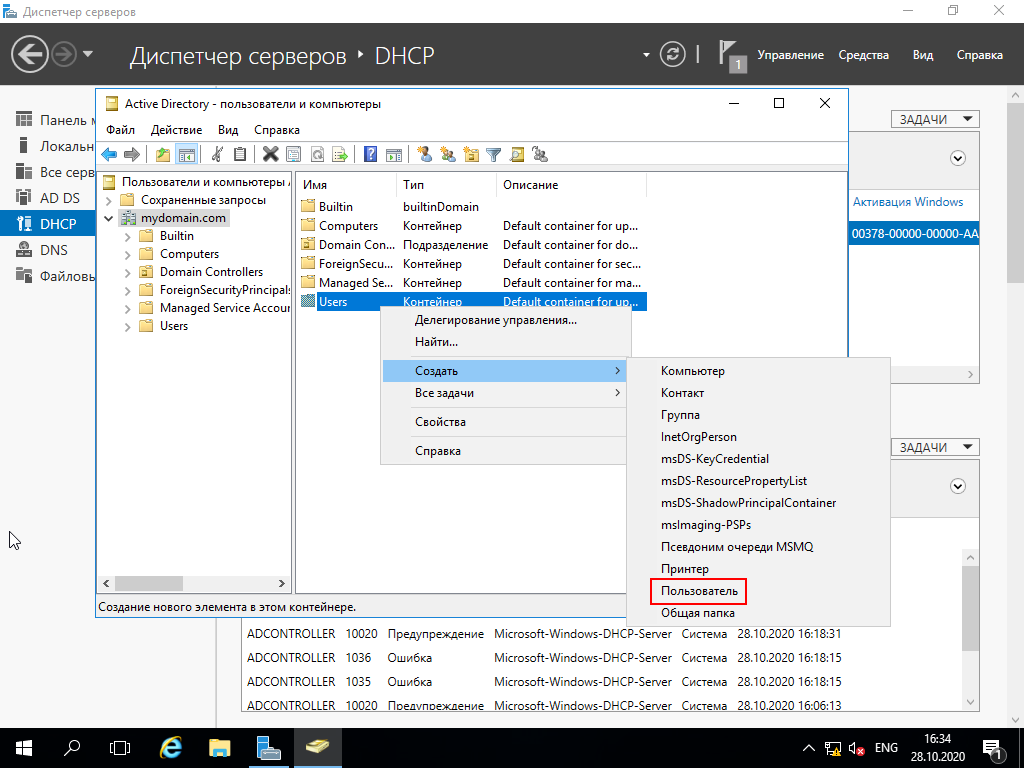

В правом списке выбираете Ваш сервер => Правой кнопкой мыши => Создать => Подраздаление. В этом меню мы создадим пул, в котором будет содержаться список наших пользователей.

Задаем ему соответствующее имя. На всякий случай поставьте галку для защиты от случайного удаления.

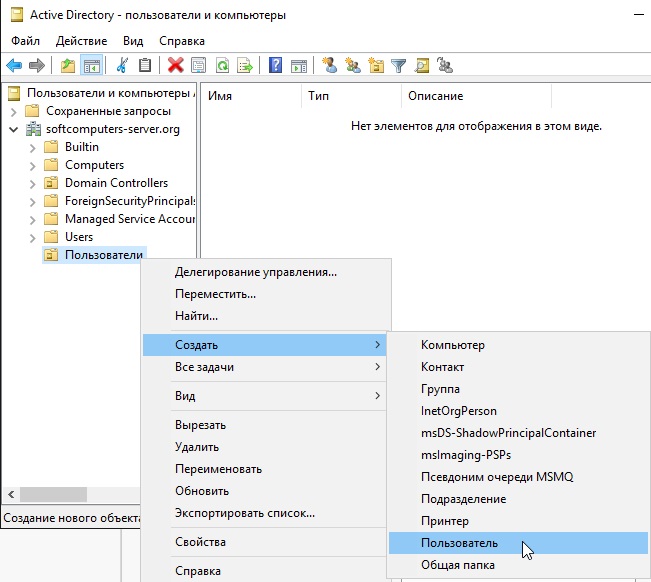

Далее в новой созданной папке слева в списке => Правой кнопкой мыши => Создать => Пользователь.

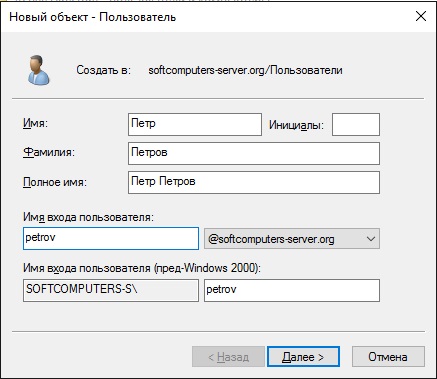

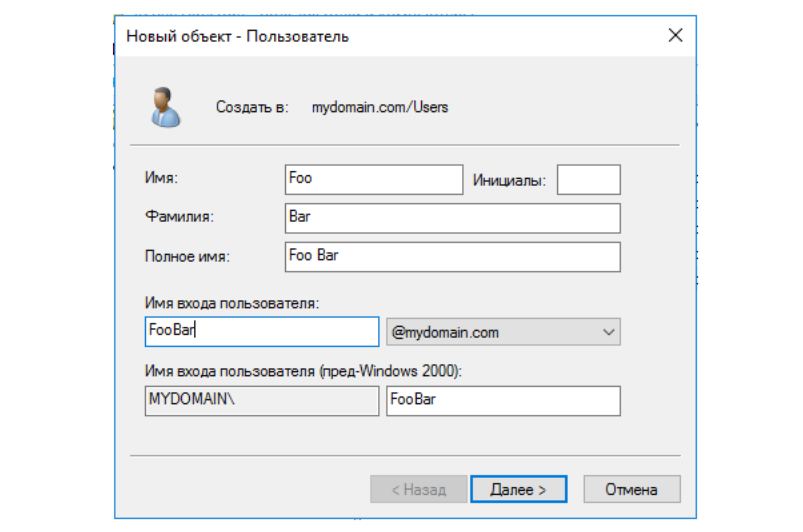

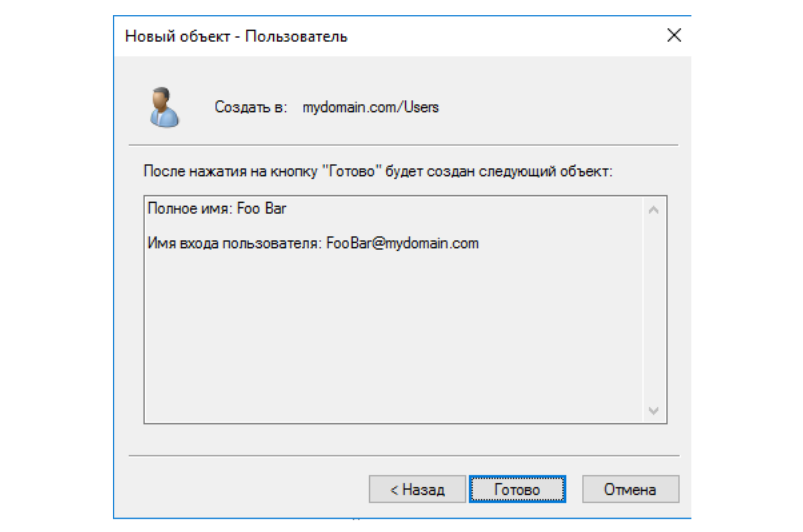

Опционально вводим ФИО пользователя и обязательно имя для входа, желательно это делать на латинице.

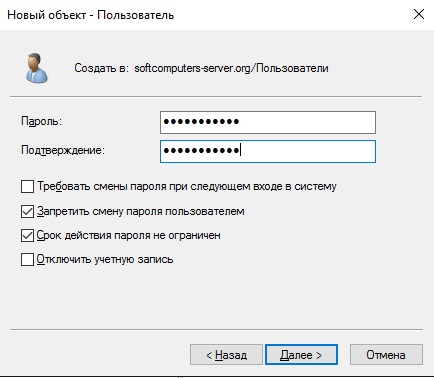

В следующем окне задаем пароль для пользователя поставив соответствующие галки.

В списке в меню «Пользователи» Вы можете управлять пользователями, удалять их, менять им пароль и т.п. Теперь наш новый пользователь «Петр Петров» может зайти по IP сервера, или по его имени в RDP находясь в одной локальной сети с сервером, либо если он добавлен в домен сервера.

На этом с настройками все. Мы рассмотрели самые важные аспекты в настройки и лицензирования Windows Server 2016. Следите за нашим блогом SoftComputers, у нас еще много всего полезного! 🙂

Обновлено 09.11.2016

Добрый день уважаемые читатели и гости блога, продолжаем с вами изучение серверной операционной системы от компании Microsoft и сегодня будет показана базовая настройка windows server 2016 standard, так как перед вводом в эксплуатацию, она максимально должна быть прокачана в плане оптимизации производительности и в плане безопасности, так как постоянно со временем выходит много бюллетеней безопасности, которых нет в стандартных сборках на сайте microsoft.com. Обо всем по порядку.

И так в предыдущей статье я вам дал ссылку, где можно скачать windows server 2016, залита она для вашего удобства на яндекс диск и со временем так же будет обновляться, встроенными обновлениями, раз в квартал, так, что в декабре ждите свежую версию. Так же я вам подробно рассказал, как производится установка windows server 2016 и мы рассмотрели, что нового появилось в данной операционной системе, и как я и писал выше, дальше от вас требуется в windows server 2016 настройка всевозможных параметров, перед вводом ее в продакшен.

Настройка сети в windows server 2016

С чего начинается настройка windows server 2016 с нуля, логично, что с настройки сети, а именно:

- Необходимо выделить и задать статический ip адрес

- Прописать шлюз

- Прописать ip адреса dns серверов

Для этого вы должны определиться какой ip выдать, если не знаете, то обратитесь к вашему сетевому инженеру, после чего идем на сервер и открываем Центр управления сетями и общим доступом, сделать это можно двумя методами

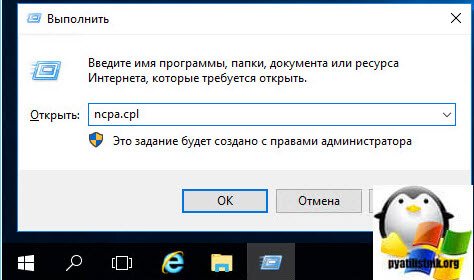

- Нажать WIN+R и ввести ncpa.cpl

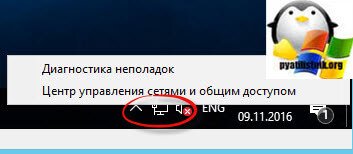

- Щелкнуть правым кликом по значку сети и выбрать Центр управления сетями и общим доступом

Далее выбираете сетевой интерфейс, переходите в его свойства, я обычно отключаю использование протокола ipv6, так как он у меня на работе не используется и заходим дальше в свойства IP версии 4 (TCP/Ipv4). Задаем все пункты, вашей сети и жмем ок.

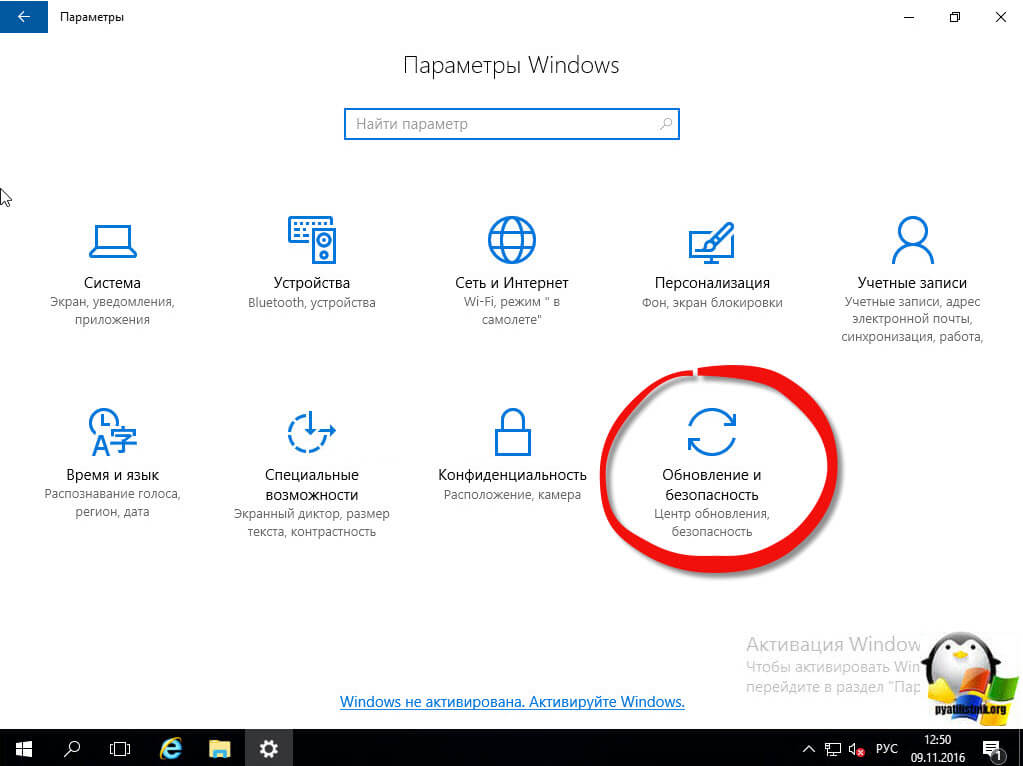

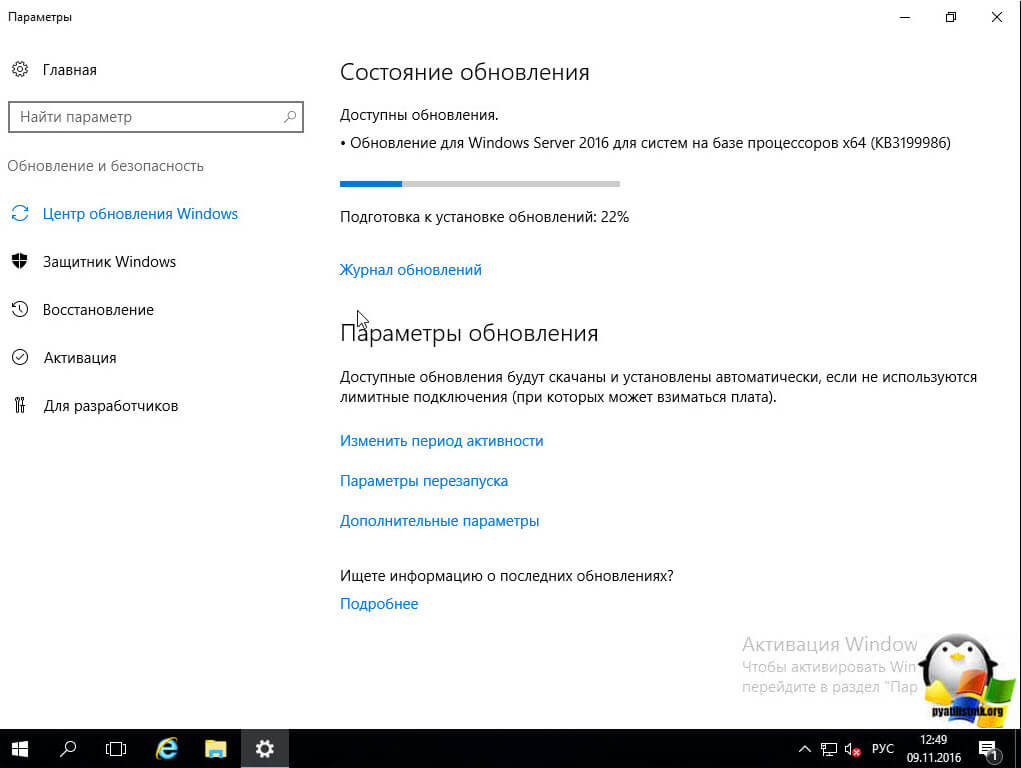

Установка обновлений безопасности

Следующим важнейшим шагом, является установка самых последних обновлений операционной системы, так как их на тот момент уже может появиться очень много. Делается это очень просто, для этого существую горячие клавиши Windows, жмем WIN+I, у вас откроется окно Параметры Windows, переходим там в пункт Обновление и безопасность, именно этот пункт позволит скачать самые свежие апдейты.

После установки выполните перезагрузку сервера.

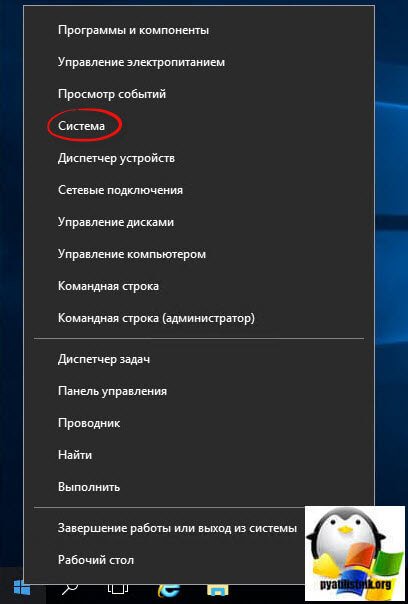

Задать имя сервера

И так продолжается настройка Windows Server 2016 и следующим важным этапом идет, задание серверу dns имени, которое соответствует стандартам принятым в вашей организации. Для этого щелкаем правым кликом по кнопке пуск и выбираем пункт Система.

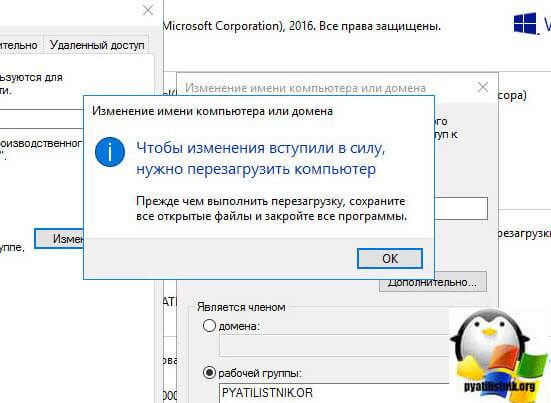

В окне Система нажмите Изменить параметры > Изменить > и задайте имя для сервера с Windows Server 2016, при желании можете ввести его в домен Active Directory.

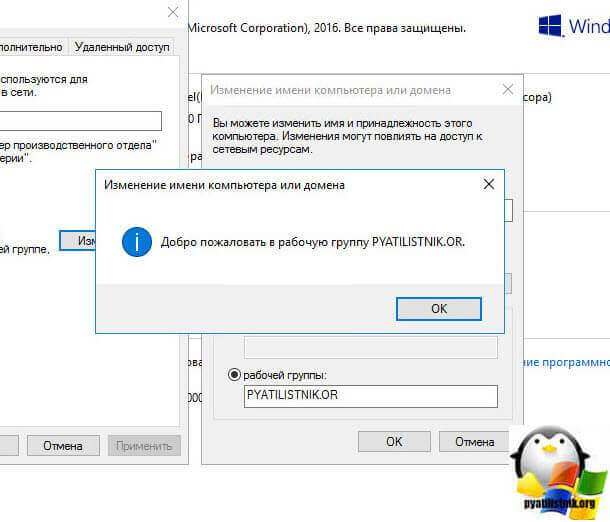

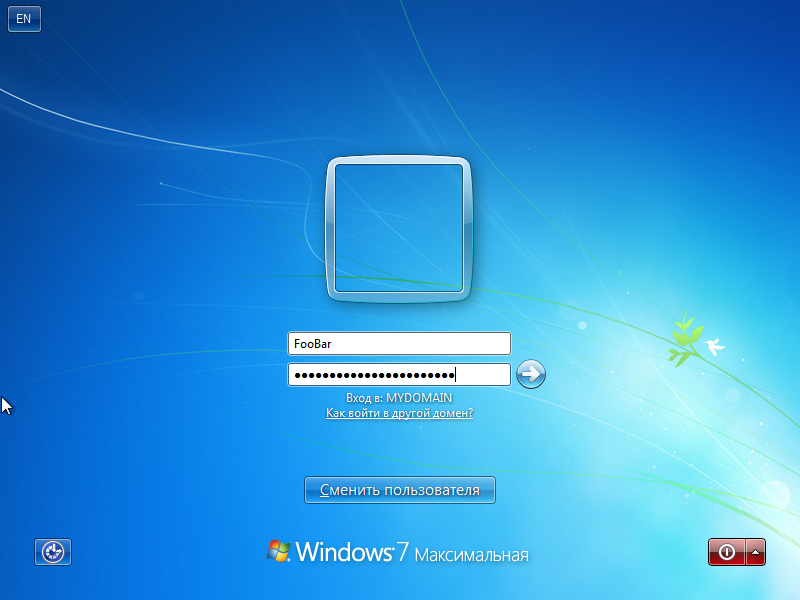

Если вы поменяете рабочую группу, то увидите окно с приглашением

И для применения имени, вам потребуется перезагрузить сервер.

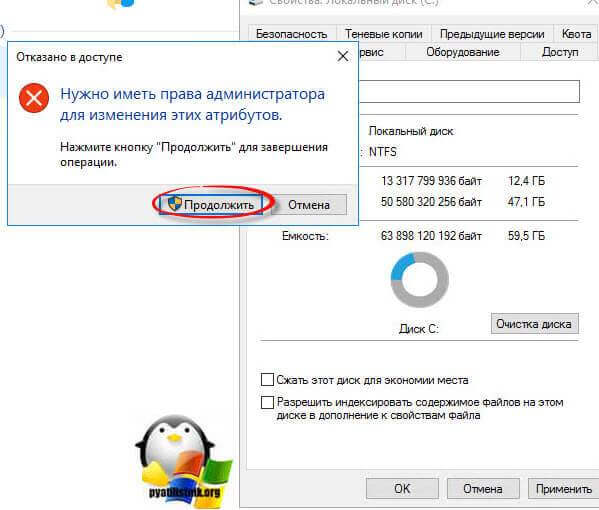

Отключаем индексирование в Windows Server 2016

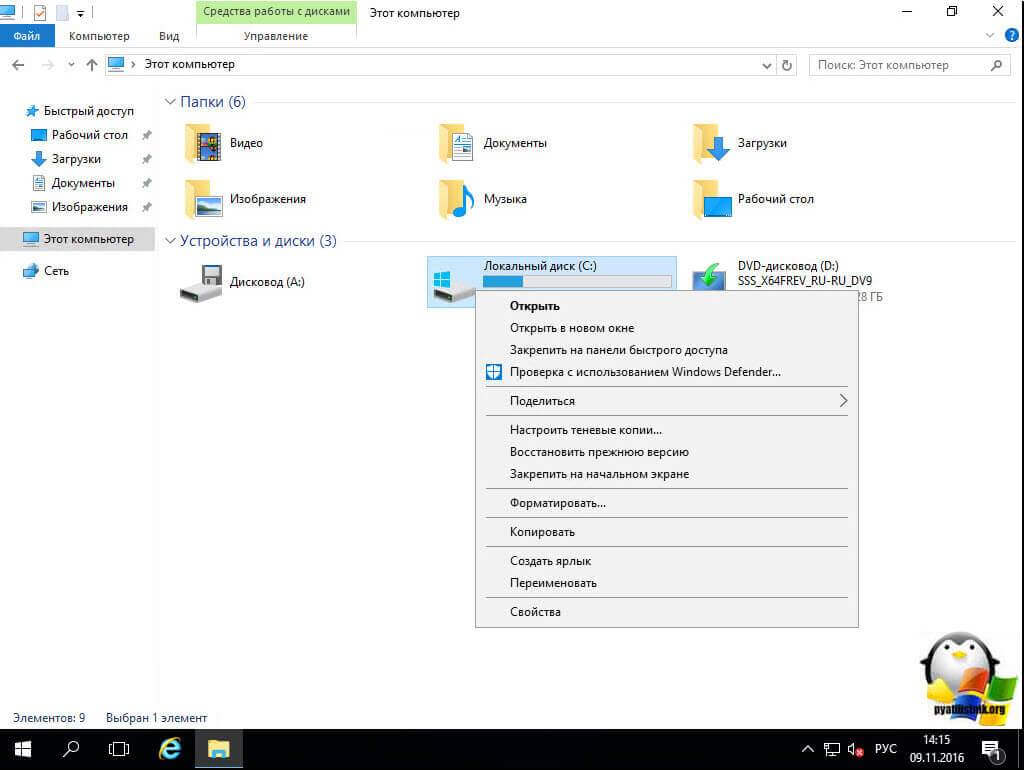

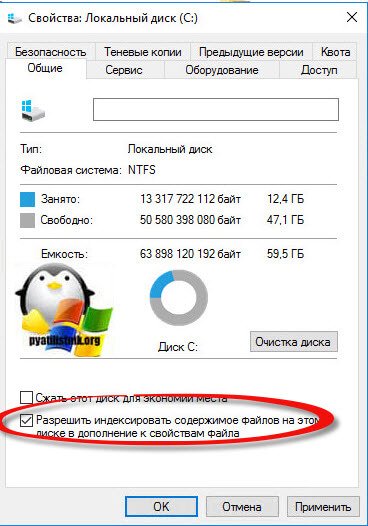

Если вы часто не пользуетесь на сервере поиском файлов, то данная служба вам не нужна, и ее отключение позволит увеличить, хоть на немного скорость жесткого диска. Открываем проводник и щелкаем правым кликом по нужному локальному диску, и выбираем свойства.

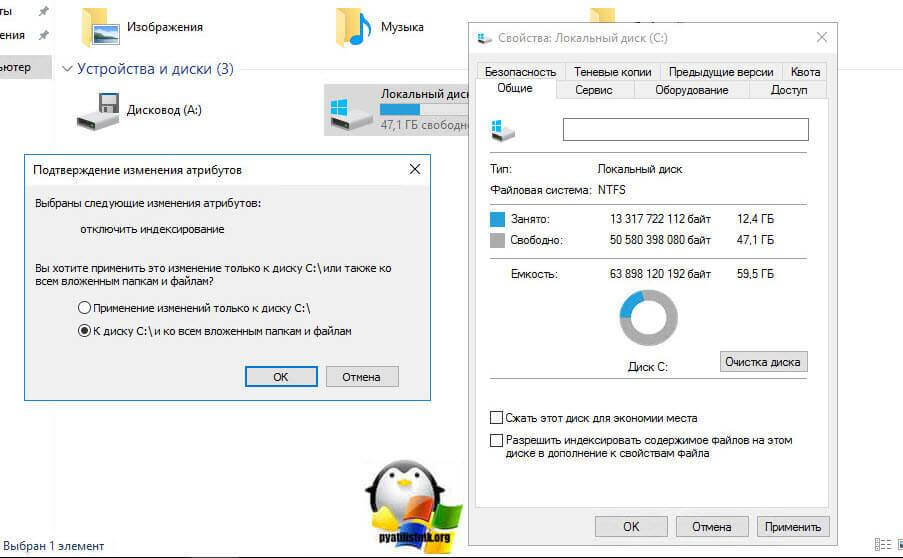

И снимаем галку Разрешить индексировать содержимое файлов на этом диске в дополнение к свойствам файла.

Применяем ко всему диску и ко всем вложенным папкам и файлам.

Если выскочит окно с предупреждением жмем Продолжить.

Далее пропустить все.

Обновить драйвера в Windows и на железо

Перед тем как передавать сервер, требуется установить самые последние стабильные драйвера в Windows и по возможности обновить прошивки у всего оборудования, что есть.

- Для обновления драйверов Windows я использую сборник SamDrivers, о его работе я уже писал, читайте по ссылке слева.

- Обновить прошивку на RAID контроллере. Тут все зависит от производителя. Вот вам пример обновления firmware LSI

- Обновить прошивки с помощью специальных ISO образов от вендоров, примером может служить процедура обновления прошивок IBM или обновление прошивок HP.

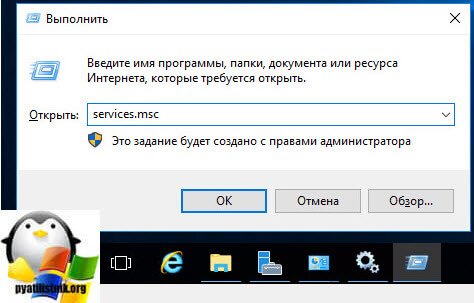

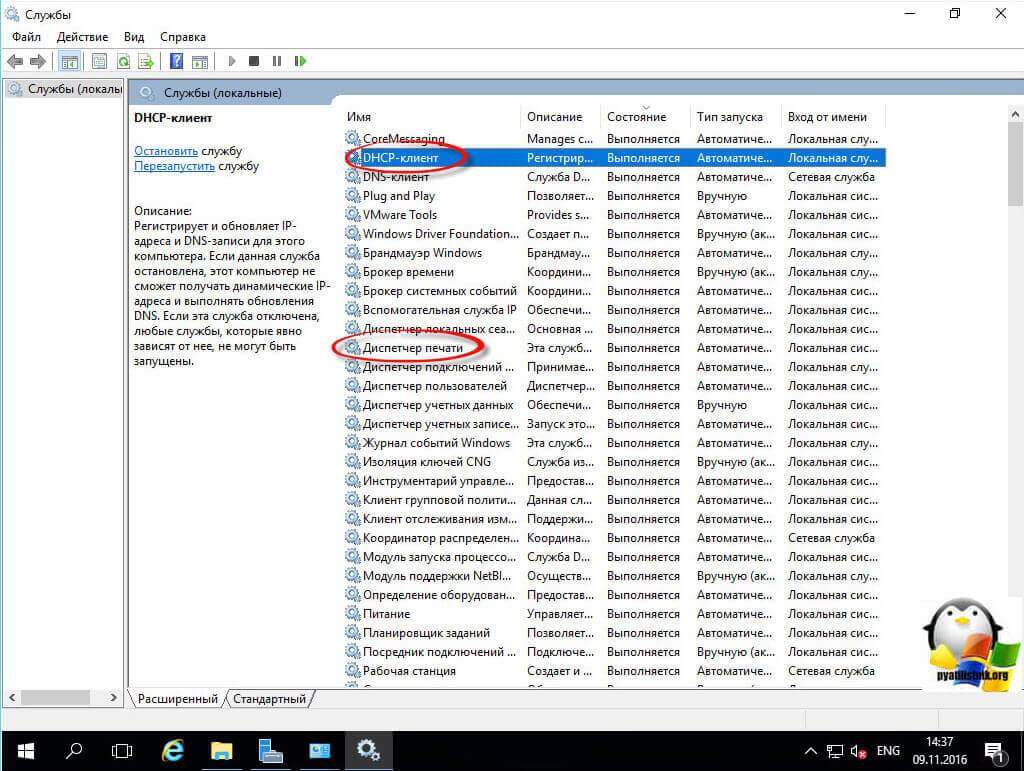

Отключение не нужных служб

Да и такие, тоже присутствуют, как вы знаете, чем меньше служб запущено, тем меньше потребляется ресурсов сервера и меньше фронт сетевых атак. Нажимаем WIN+R и вводим services.msc.

Так как у нас уже настроена сеть в виде статического Ip, то смысла в использовании службы DHCP у нас нет, далее отключаем Диспетчер печати, если не собираетесь использовать Windows Server как сервер печати или терминал сервер, выключите службу Темы.

Вот такая стандартная настройка выходит у меня при установке операционной системы Windows Server 2016, если еще, что то появится я обязательно допишу это тут.

Установка и настройка DNS-сервера и Active Directory в Windows Server 2016 практически не отличается от предыдущих выпусков серверов компании Microsoft, таких как Windows Server 2012, 2008. Пройдя несколько шагов устанавливается роль DNS и Доменные службы Active Directory, также для сервера имён потребуется небольшая настройка.

Установка и настройка роли DNS-сервера и Доменные службы Active Directory

До установки ролей сервера, требуется задать имя будущему серверу, а также статический IP-адрес. Также, если имеются, указываем IP-арес шлюза.

1. Нажимаем правой клавишей мыши на «Этот компьютер» и выбираем «Свойства». В открывшемся окне — «Изменить параметры» — «Изменить». Задаём имя компьютера и нажимаем «ОК». Для того, чтобы изменения вступили в силу, перезагружаем компьютер.

2. Для того, чтобы открыть сетевые соединения, в поле «Поиск» набираем команду ncpa.cpl. Выбираем нужный сетевой интерфейс, правой клавишей мыши — «Свойства». IP версии 6(TCP/IPv6) выключаем, если не используем. Затем выбираем IP версии(TCP/IPv4). Заполняем поля:

IP-адрес: адрес сервера (например, 192.168.100.5)

Маска подсети: маска сети (например, 255.255.255.0)

Основной шлюз: шлюз, если имеется (например, 192.168.100.1)

Предпочитаемый DNS-сервер: (например, 192.168.100.5)

3. Теперь можно начать установку ролей сервера. Для этого выбираем «Диспетчер серверов».

4. В следующем окне — «Добавить роли и компоненты».

5. Читаем «Перед началом работы» и нажимаем «Далее». Затем оставляем по умолчанию чекбокс «Установка ролей или компонентов» и снова «Далее». В следующем окне выбираем сервер, на который будем устанавливать роли и «Далее».

6. Выбора ролей сервера — ставим галочки напротив «DNS-сервера» и «Доменные службы Active Directory». При появлении запроса о добавлении компонентов — «Добавить компоненты». Затем «Далее».

7. В следующих окнах нажимаем «Далее», а в окне «Подтверждение установки компонентов» выбираем «Установить». Этот мастер можно закрывать, по окончании установки появится предупреждение в диспетчере серверов.

8. После окончания установки выбранных ролей сервера, нажимаем на значок предупреждения в «Диспетчере серверов» и выбираем «Повысить роль этого сервера до уровня контроллера домена».

9. В следующем окне — «Добавить новый лес». Имя корневого домена — уникальное имя вашего домена.

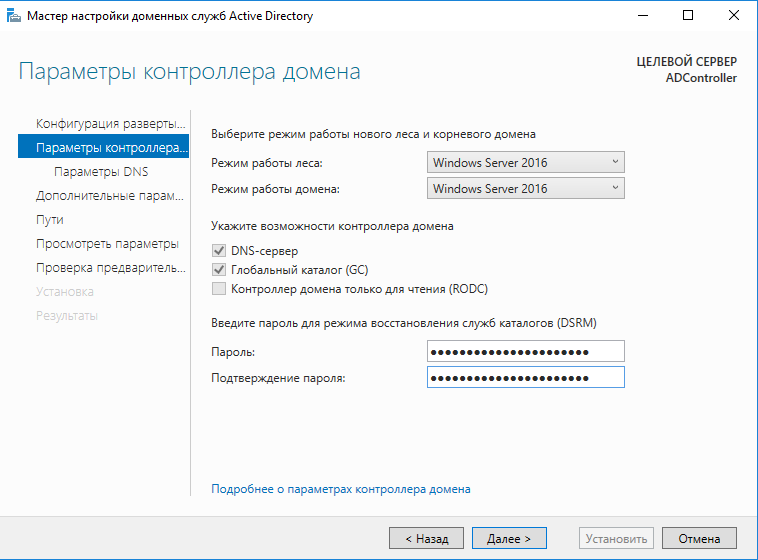

10. В «Параметрах контроллера домена» оставляем по умолчанию режим работы леса и домена — «Windows Server 2016». Вводим пароль для режима восстановления служб каталогов (DSRM).Этот пароль может пригодиться, его обязательно надо запомнить или записать в надежное место.

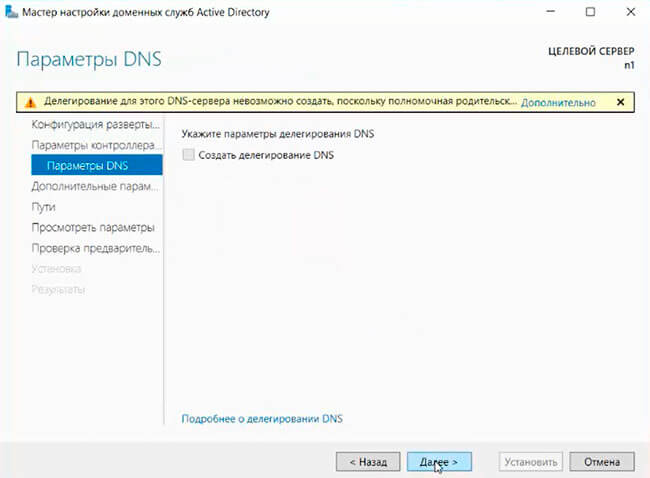

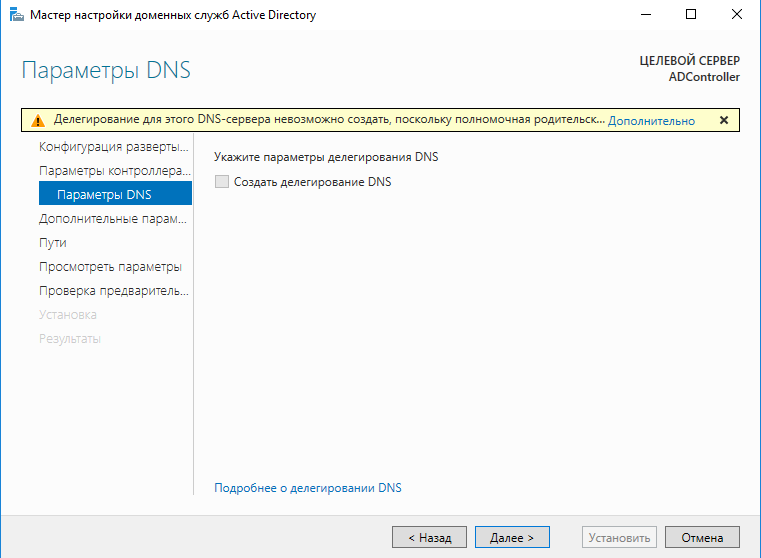

11. В окне «Параметры DNS» — нажимаем «Далее».

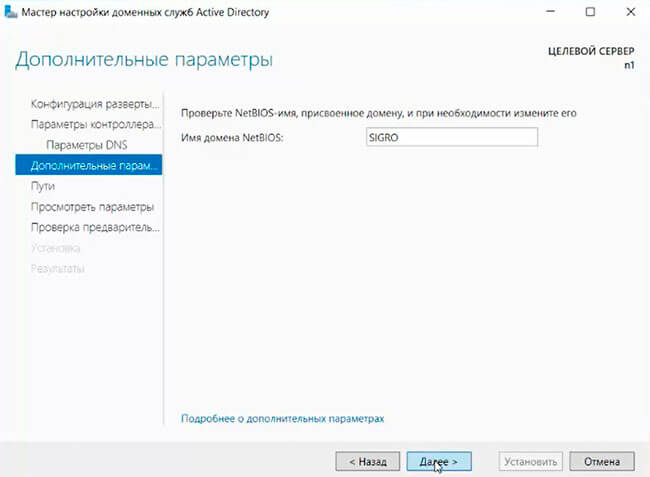

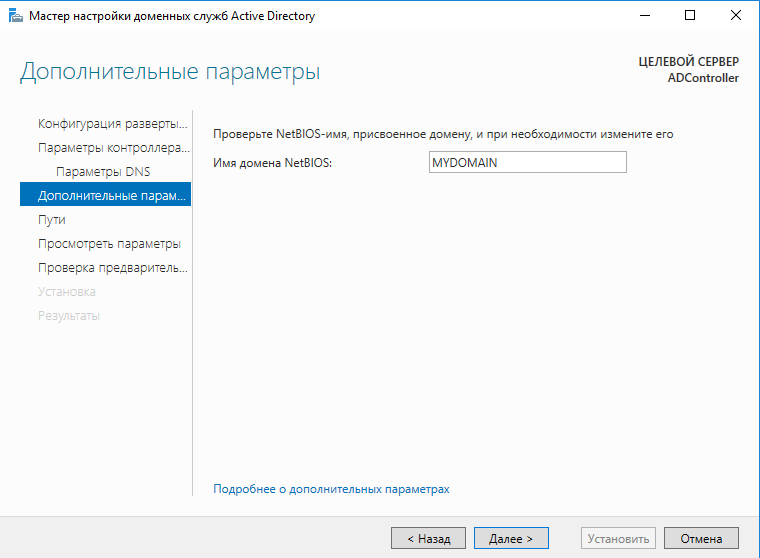

12. В «Дополнительные параметры» — «Далее».

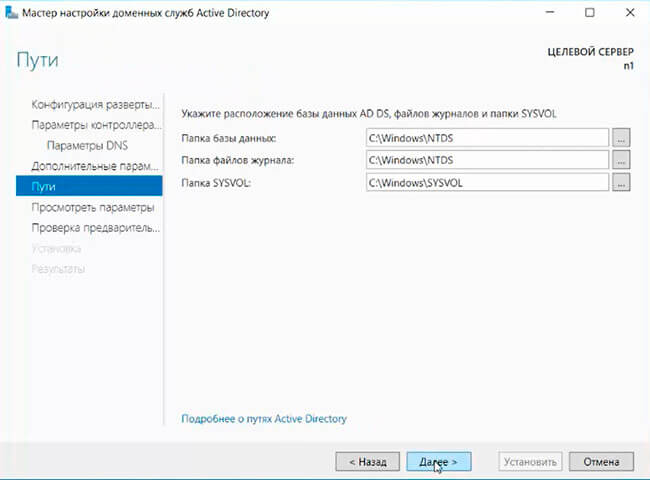

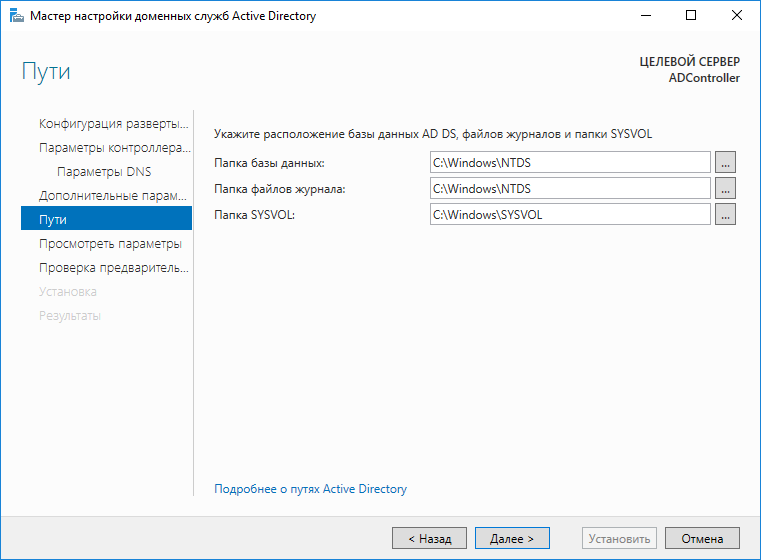

13. Расположение базы данных AD DS, файлов журналов и попок SYSVOL оставляем по умолчанию, нажимаем «Далее».

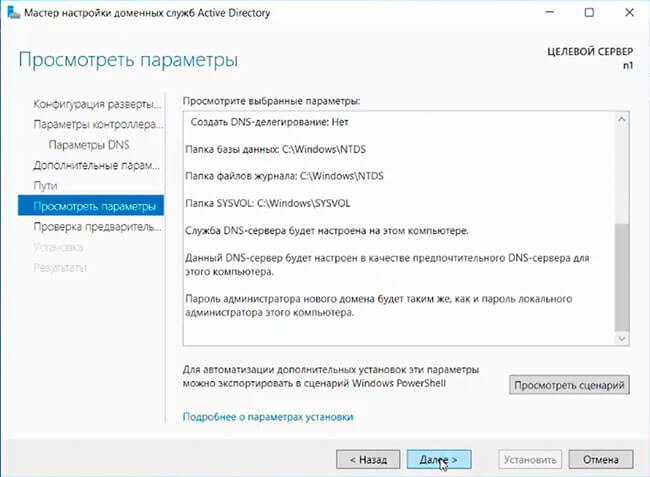

14. Проверяем параметры, затем «Далее».

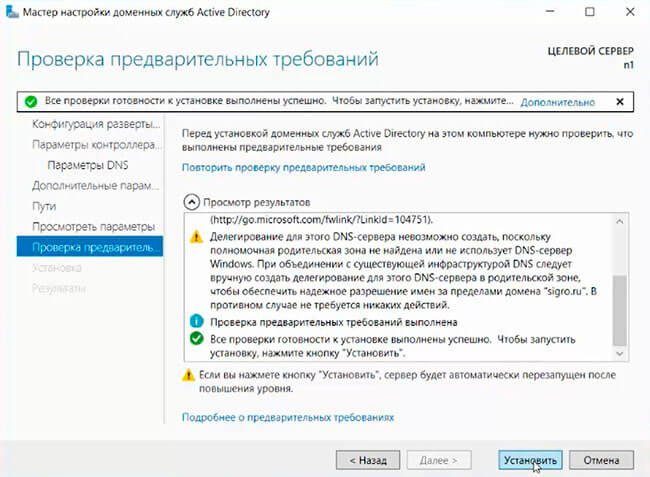

15. После того, как сервер проверит соответствие предварительных требований, можно нажимать «Установить».

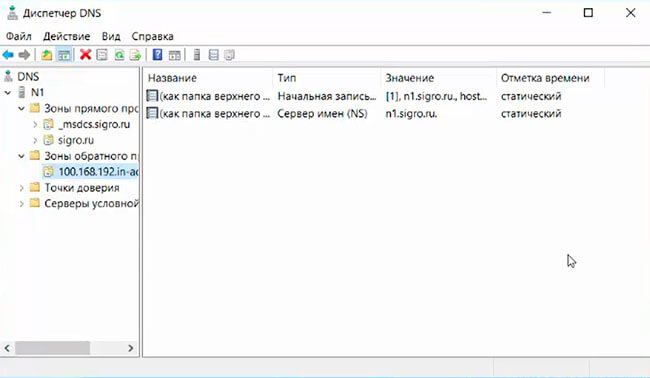

16. После настройки контроллера домена, можно перейти к настройке обратной зоны DNS-сервера. Для этого в «Диспетчер серверов» выбираем «Средства», далее «DNS».

17. В открывшемся окне выбираем наш сервер, затем «Зона обратного просмотра». Правой клавишей мыши — «Создать новую зону…».

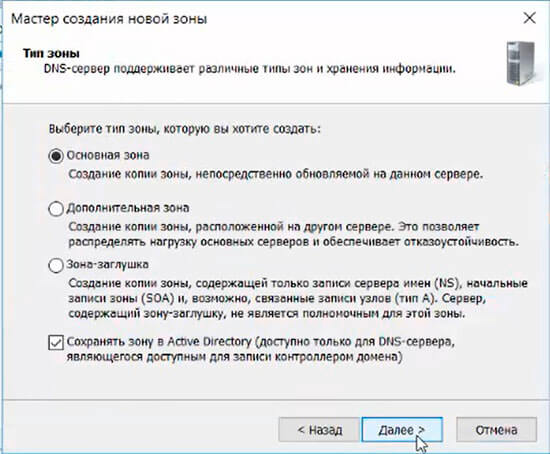

18. В мастере создания новой зоны оставляем тип зоны — «Основная зона», затем «Далее».

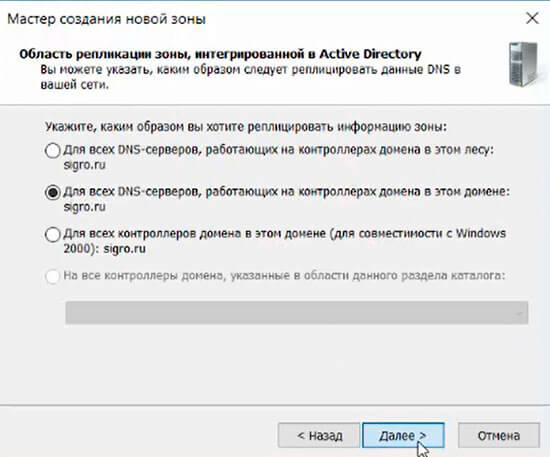

19. Оставляем по умолчанию чекбокс на «Для всех DNS-серверов, работающих на контроллерах домена в этом домене, снова «Далее».

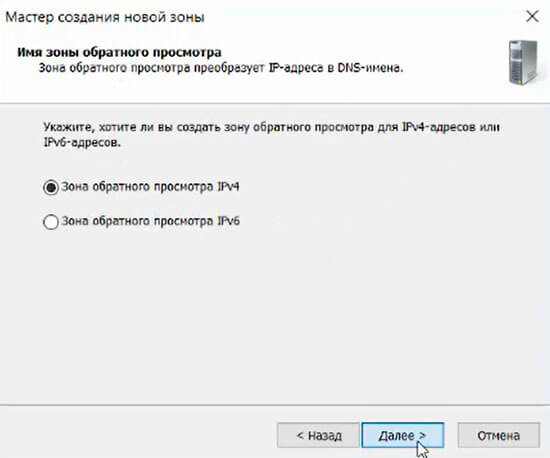

20. В следующем окне — «Зона обратного просмотра IPv4», затем «Далее».

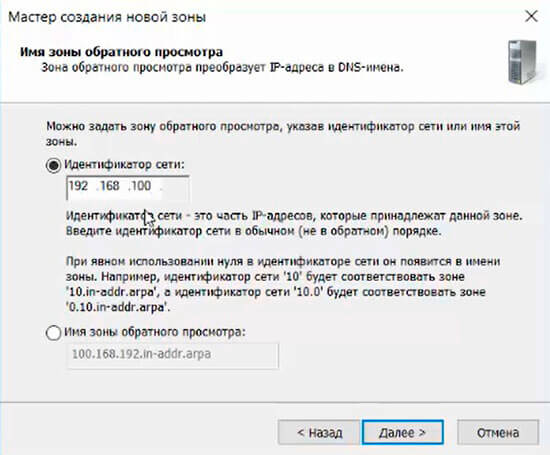

21. Для настройки зоны обратного просмотра задаем «Идентификатор сети» (например 192.168.100). После этого появится автоматически зона обратного просмотра. Нажимаем «Далее».

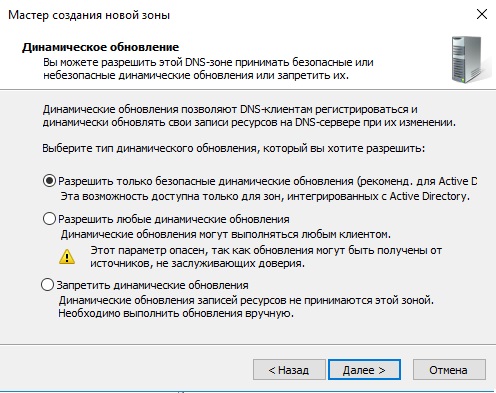

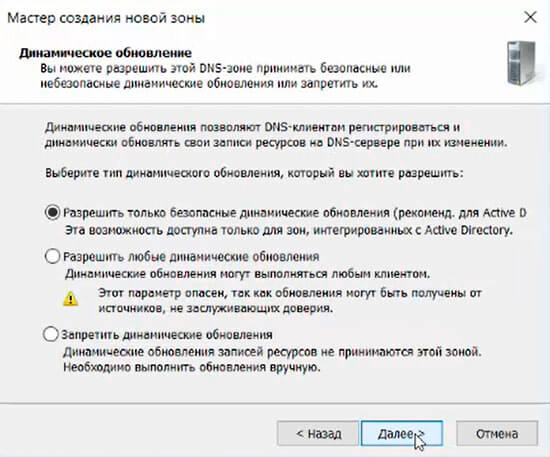

22. В следующем окне оставляем по умолчанию «Разрешить только безопасные динамические обновления, затем «Далее».

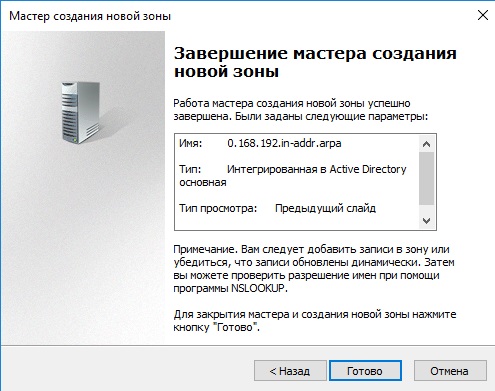

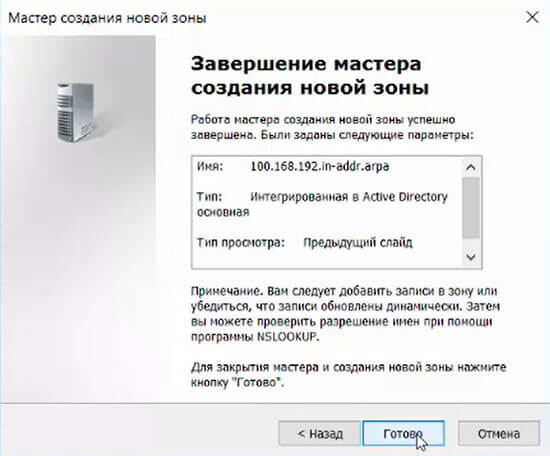

23. Для завершения настройки создания новой зоны проверяем настройки и нажимаем «Готово».

24. Появится зона обратного просмотра для домена.

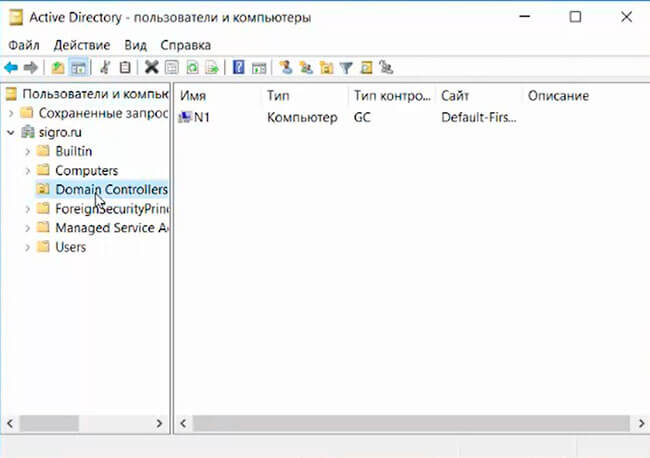

25. В «Диспетчере серверов» выбираем «Пользователи и компьютеры Active Directory». Проверяем работу Active Directory.

На этом установка и настройка выбранных ролей сервера заканчивается.

Посмотреть, что и как делать, можно здесь:

Читайте также:

- Установка и настройка DHCP — Windows Server 2016

- Второй контроллер домена — Windows Server 2016

- Создание и удаление пользователя, восстановление из корзины — Windows Server 2016

- Ввод компьютера в домен — Windows Server 2016

- Переименование учётной записи администратора домена — Windows Server 2016

- Windows server 2019 — установка и настройка Active Directory, DNS, DHCP

Доброго дня или ночи мои уважаемые читатели, а также гости сайта!

Большинство из нас привыкло работать за обычными компами, с обычной виндой. Однако, в огромных корпорациях, офисных зданиях или даже средненьких компаниях для контроля все персональных машин используют серверы. Мощнейшие агрегаты. Способные администрировать множество стандартных ПК. И операционка на них стоит специальная. Поэтому сегодня мы поговорим, о том, как проходят windows server 2016 установка и настройка. Поехали!

Чем отличатся серверная станция от компьютера?

Давайте представим, что имеется один сервер ad dns dhcp 1c rdp sql. Технически, от стандартного ПК он отличается аппаратной частью. Чтобы сильно вас запутать вас, объясню попроще. В нем стоит 4 процессора с большой тактовой частотой, более 200 гигабайт операционной памяти, 4-8 терабайтовый винчестер и внушительная система охлаждения, базирующаяся на сжиженом азоте.

Не правда ли, впечатляющие параметры?

Такие мощности позволяют без труда контролировать множество индивидуальных персональных компьютеров, которые объединены в одну сеть. Также, на серверах базируются сайты, порталы, почтовые базы и прочее. Конечно, стоимость такой машины в несколько раз выше, чем обычного ноутбука, но и нужен он совершенно для других целей. Просто для игр он совершенно не подойдет, хотя бы даже потому, что на сервере всегда устанавливают специальную, серверную операционную систему.

Прожиг флешки для установки

Итак, нам понадобится сам девайс, размером больше 4 гигабайт. Далее нужен образ системы, который качаем отсюда. А еще нам нужна софтинка УльтраИСО. Грузим вот тут . Вставляем флешку, открываем программу. Покажу все на примере 7-8 виндовс.

И так, в интерфейсе программного обеспечения нажимаем вкладку файл и там тыкаем на слово открыть.

Выбираем образ с нашей операционной системой. Я на примере показал седьмую винду, а мы берем серверную. Далее жмем кнопку открыть или просто двойной клик левой клавишей по знаку образа.

Идем во вкладку самозагрузка и там спускаемся до слов запись образа жесткого диска.

В открывшемся окне выбираем в первой строчке наш девайс, во второй – ставим все как на изображении. Жмем кнопку форматирования.

Вот здесь важно поставить формат НТФС. Далее форматируем

Появится табличка, которая гласит о том, что файлы будут стерты. Жмем ОК и ожидаем конца процесса.

В появившемся окошке опять клацаем ОК.

Теперь, в окне Ультра ИСО нажимаем на запись.

Дожидаемся конца процесса.

Все, флешка с ISO готова.

Установка

Так как мы решили ставить с флешки, то нам нужно предварительно настроить БИОС. Затем мы просто загружаемся с девайса.

Кстати, точно также это делается и на vmware.

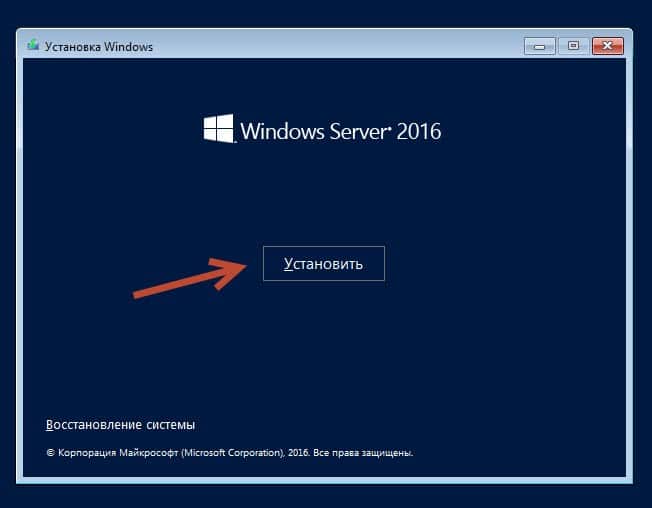

Как только девайс считался, мы увидим вот такое окно.

Выставляем русский язык. Ну если, конечно вам он удобен. Потом жмем кнопку внизу далее. В следующем интерфейсе клацаем по слову установить.

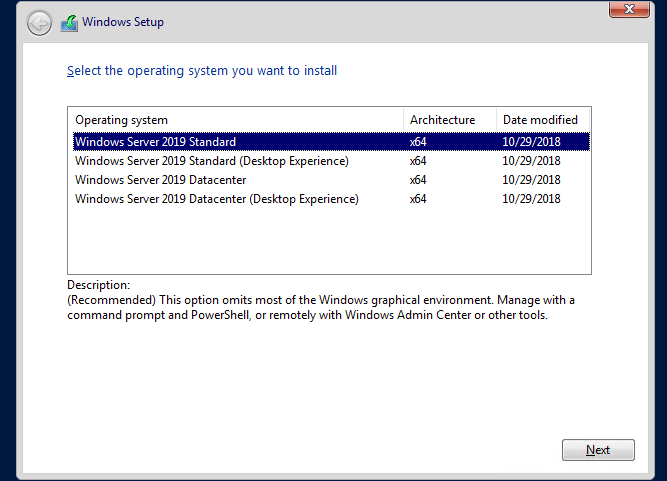

Дальше выбираем разрядность. Например, если процессор quad core, то нам нужна 64-битная операционная система.

На следующем этапе соглашаемся с лицензионным соглашением. Советую вам его прочитать, хотя бы для того, чтобы знать, что в нем написано. Хотя, в принципе, его почти никто и не читает.

В следующем шаге выбираем полную установку. Обновление здесь делать не рекомендуется, особенно, если до этого стояла простая винда, не серверная. Полная инсталляция будет гораздо стабильнее, нежели апдейт до таковой.

Выбираем раздел харда. Будет достаточно и 40 гигабайт, так как система достаточно компакта.

Дальше пойдет копирование данных на винчестер, их распаковка и инсталляция. Может выскочить код ошибки 0×80070026. Значит надо перезаписать дистрибутив заново, скачав его с другого сервера.

Далее нужно выбрать имя пользователя. Вписывайте любое, которое вам нравится. Пароль лучше установить, если комп будет стоять на работе и к нему сможет подойти кто-то, кроме вас. Тем более, если вы системный администратор.

И все, винда полностью установлена.

Осталось ее полностью настроить.

Настройка

Итак, система у нас есть, надо ее правильно сконфигурировать, особенно для работы по сети. Открываем пуск и в строке выполнить пишем вот такую команду.

Или же щелкаем около часов значок сети правой кнопочкой мыши и выбираем там центр работы с сетями.

В подключении в верху справа, по названию Ethernet клацаем левой кнопкой один раз. Теперь идем во свойства подключения. В открывшемся окне IP версии 4 и 6 вбиваем такие вот параметры.

Не ошибитесь, это очень важно. Делайте все, как на картинке.

Все, с сетью мы закончили. Такие конфигурации нужны и для раздачи интернета. Теперь произведем настройку без домена и сделаем наш комп сервером терминалов. Заходим в параметры винды и клацаем по значку обновления и безопасности.

Ждем пока загрузятся и установятся апдейты. Возможно компьютер после этого уйдет в ребут.

Дальше кликаем по кнопке пуск правой кнопкой и там выбираем раздел под названием система.

В основном окне нажимаем изменить параметры. В табличке снизу также жмем кнопку изменить и вот тут задаем название нашего персонального компьютера, что бы он был узнаваем в сети. Это особенно пригодиться для 1с систем. Также выбираем название сети, которую мы хотим создать или которая уже есть.

Если все правильно, то вы увидите вот такое вплывающее уведомление.

Теперь нужно будет перезагрузить компьютер.

После того, как машина снова включилась, и операционная система загрузилась, заходим в мой компьютер и по системному разделу клацаем правой кнопкой мыши. Там нажимаем кнопку свойства.

Вот тут надо снять галочку.

Далее выбираем, что мы это действие делаем и применяем ко всему локальному жесткому диску.

Появится предупреждение, что для этого действия вы должны быть админом и иметь соответствующие права. Просто жмем продолжить.

Процесс будет долгим и в ходе его будут возникать проблемы с доступом к некоторым файлам. Просто нажимайте пропустить все. Это не повлияет на стабильность работы самой операционной системы.

Теперь опять идем в пуск и в строке выполнить пишем вот эту команду.

Теперь отключаем вот эти службы, так как мы намерены работать со статическим ip-адресом в нашей сети и подсети.

Вот и все. Система готова к работе.

Заключение

Вот и все, система полностью работоспособна и готова взять на себя обязанности сервера. Второй системой ее устанавливать крайне не рекомендуется, так как она должна быть не только основной, а единственной на одном компе. Кстати, специально для вас я нашел несколько отличнейших видео, которые для вас будут полезны:

А вот несколько статей с моего блога, которые также вам помогут разобраться что к чему:

- Как установить windows server 2012 r2? Пошаговая инструкция,

- Как активировать Windows Server 2012 R2 при помощи активатора и другим способом.

Ну и на этом я буду заканчивать. Материал полезный, поэтому делитесь им со своими друзьями в фейсбуке, одноклассниках и в контакте. А еще подпишитесь на мой блог, чтобы знать о новых публикациях. Надеюсь, что смог объяснить вам все просто, подробно и понятно. Всего наилучшего и до связи, мои уважаемые читатели и гости!

Материалы по теме

Решил написать подробную инструкцию по установке и настройке нового Windows server 2016 Essentials, а заодно и сделать небольшой обзор новых возможностей этой серверной «оси».

Почему собственно Essentials ?

Многие малые компании начинают свою работу с покупки Windows server standard.

И зря тратят деньги!

Ведь если в вашей компании, например, планируется работа до 25 пользователей в 1С Предприятии, тогда Вам идеально подойдет именно Essentials!

Минус, на мой взгляд, здесь только один:

Нет, возможность поднять службу терминалов для удаленной работы пользователей на этом сервере в 1С (Использовать обычный всем нам знакомый удаленный рабочий стол).

Эта версия лицензируется по количеству процессоров на сервере и главное не требует CAL лицензий! (клиентские лицензии на подключение).

Но большинству малых предприятий с уверенностью можно рекомендовать редакцию Essentials.

Экономия здесь очевидна:

Например, редакция —

Microsoft Windows Server 2012 R2 Standard Edition x64 Russian 2CPU/2VM DVD ОЕМ —

Обойдется примерно в ~ 43 000 руб. + CAL на каждого пользователя еще примерно ~1500 руб.

(20 пользователей = 30 000 руб).

Итого: ~ 73 000 руб.

Тогда как Microsoft Windows Server Essentials 2016 Single Multilanguage

Обойдется нам примерно в ~ 26 000 руб!

Если сравнивать редакции Essentials и Standard, на предмет функционала, то с уверенностью можно казать что Essentials почти не уступает Standard, все нужные основные компоненты и роли там также доступны, а сама операционная система идеально подойдет начинающим системным администраторам, так как многие функции, можно реализовать двумя, тремя кликами мышкой.

Много нового появилось в этой версии, и действительно есть, что рассказать, но об этом позже, пока скачаем дистрибутив Windows server 2016 Essentials и установим его.

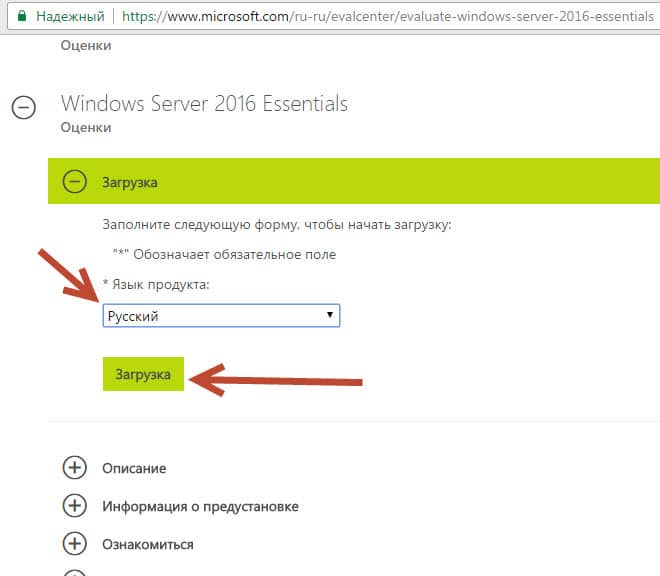

Скачать бесплатно пакет установки рекомендую на сайте Microsoft.

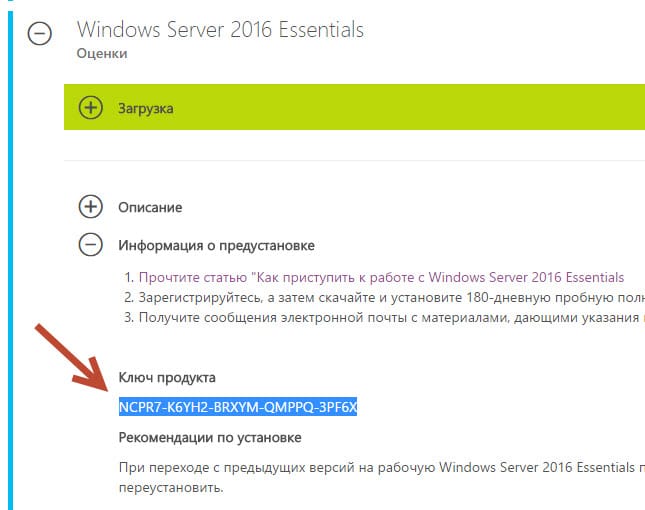

Установка и настройка Windows server 2016 Essentials

Там же бесплатно получим ключик на 180 дней. За этот период мы успеем его хорошо протестировать и связаться с партнерами Microsoft для получения лицензии.

Установка и настройка Windows server 2016 Essentials

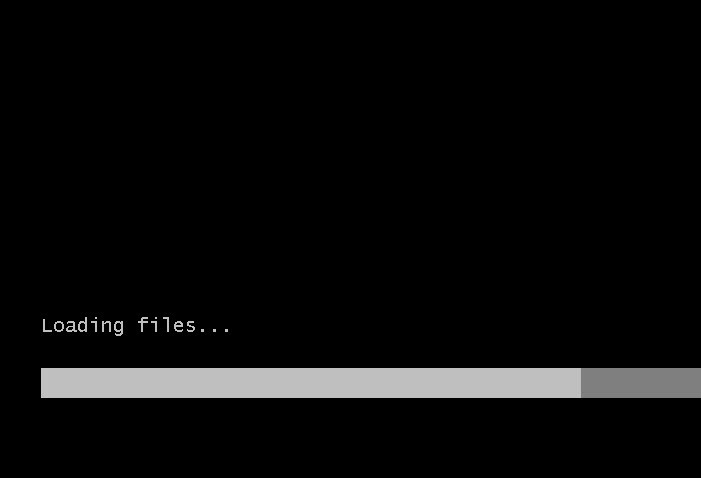

Итак, если образ *ISO скачали (его размер около 4500 Mb).

Запишем его на диск или сделаем «загрузочную флешку» здесь кому как удобно и приступаем к установке.

Сама установка довольно простая, и некоторые трудности могут быть лишь при настройке (первичной) редакции Essentials.

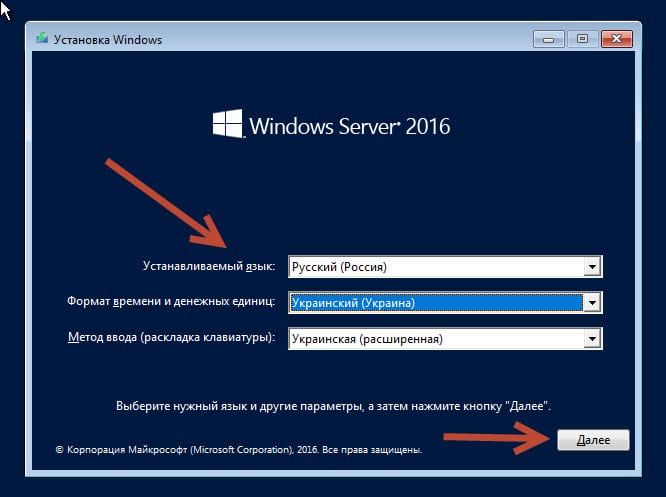

Установка и настройка Windows server 2016 Essentials

Установка и настройка Windows server 2016 Essentials

Укажем «Формат времени и денежных единиц» Ваша страна.

И выберем из списка «Метод ввода (раскладка клавиатуры)», затем клик «Далее».

Установка и настройка Windows server 2016 Essentials

Клик по кнопке «Установить». Затем в следующем окне введем «Ключ продукта» (Тот который мы получили еще на сайте Microsoft когда качали установочный пакет). Так Essentials будет активирован в тестовом периоде на 180 дней.

Если Вы хотите больше узнать о технической стороне 1С, тогда регистрируйтесь на первый бесплатный модуль курса: Администратор 1С >>>

Для настройки терминального сервера к нему распространяются ниже представленные требования исходя из ПО, которое будет запускаться пользователями и количества пользователей:

- Процессор: от 4 ядер

- Оперативная память : 1 ГБ на каждого пользователя + 4 ГБ для работы ОС + 4 ГБ запас

- Дисковая система: для большей отказоустойчивости нужно настроить RAID-массив

Для установки выделить два диска: первый логический диск от 50 ГБ. До 100 ГБ выделить для установки ОС, второй логический диск выделить под пользовательские профили с расчетом минимум 1 ГБ на пользователя - Ширина канала для терминального сервера: 250 Кбит/с на пользователя

У нас вы можете взять терминальный сервер 1С в аренду с бесплатными индивидуальными настройками.

Первоначальные настройки Windows Server 2016:

- Настроить статический IP-адрес сервера

- Проверить правильность настройки времени и часового пояса

- Установить все обновления системы

- Задать понятное имя для сервера и, при необходимости, ввести его в домен

- Включить доступ до сервера по удаленному рабочему столу для удаленного администрирования

- Настроить запись данных профилей пользователей на второй логический диск

- Активировать лицензию Windows Server 2016

Настройка терминального сервера

Начиная с Windows 2012 терминальный сервер должен работать в среде Active Directory.

Если в вашей локальной сети есть контроллер домена, просто присоединяйте к нему сервер терминалов, иначе установите на сервер роль контроллера домена.

Установка роли и компонентов

В панели быстрого запуска открываем Диспетчер серверов:

Нажимаем Управление — Добавить роли и компоненты:

Нажимаем Далее до «Выбор типа установки». Оставляем Установка ролей и компонентов и нажимаем Далее дважды:

В окне «Выбор ролей сервера» выбираем Службы удаленных рабочих столов:

Кликаем Далее, пока не появится окно «Выбор служб ролей» и выбираем следующие:

- Лицензирование удаленных рабочих столов

- Узел сеансов удаленных рабочих столов

Нажимаем Далее, при появлении запроса на установку дополнительных компонентов соглашаемся.

При необходимости, также выставляем остальные галочки:

- Веб-доступ к удаленным рабочим столам — возможность выбора терминальных приложений в браузере.

- Посредник подключений к удаленному рабочему столу — для кластера терминальных серверов посредник контролирует нагрузку каждой ноды и распределяет ее.

- Узел виртуализации удаленных рабочих столов — для виртуализации приложений и запуска их через терминал.

- Шлюз удаленных рабочих столов — центральный сервер для проверки подлинности подключения и шифрования трафика. Позволяет настроить RDP внутри HTTPS.

Нажимаем Далее и в следующем окне Установить. Дожидаемся окончания процесса установки и перезагружаем сервер.

Установка служб удаленных рабочих столов

После перезагрузки открываем Диспетчер серверов и нажимаем Управление — Добавить роли и компоненты:

В окне «Выбор типа установки» выбираем Установка служб удаленных рабочих столов и нажимаем Далее:

В окне «Выбор типа развертывания» выбираем Быстрый запуск и нажимаем Далее:

В «Выбор сценария развертывания» — Развертывание рабочих столов на основе сеансов — Далее:

Еще раз Далее — при необходимости, ставим галочку «Автоматически перезапускать конечный сервер, если это потребуется» и кликаем по Развернуть.

Настройка лицензирования удаленных рабочих столов

Для корректной работы сервера, необходимо настроить службу лицензирования. Для этого открываем диспетчер серверов и кликаем по Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов:

В открывшемся окне кликаем правой кнопкой мыши по нашему серверу и выбираем Активировать сервер:

В открывшемся окне дважды кликаем Далее — заполняем форму — Далее — Далее — Снимаем галочку «Запустить мастер установки лицензий» — Готово.

Снова открываем диспетчер серверов и переходим в «Службы удаленных рабочих столов»:

В «Обзоре развертывания» кликаем по Задачи — Изменить свойства развертывания:

В открывшемся окне переходим в Лицензирование — Выбираем тип лицензий — прописываем имя сервера лицензирования (в данном случае локальный сервер) и нажимаем Добавить:

Применяем настройки, нажав OK.

Добавление лицензий

Открываем диспетчер серверов и кликаем по Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов:

В открывшемся окне кликаем правой кнопкой мыши по нашему серверу и выбираем Установить лицензии:

В открывшемся окне нажимаем Далее:

Выбираем программу, по которой куплены лицензии, например, Enterprise Agreement:

Нажимаем Далее — вводим номер соглашения и данные лицензии — выбираем версию продукта, тип лицензии и их количество:

Нажимаем Далее — Готово.

Проверить статус лицензирования можно в диспетчере серверов: Средства — Remote Desktop Services — Средство диагностики лицензирования удаленных рабочих столов.

Мы также готовы оказать помощь в установке и настройке терминального сервера.

Нашим клиентам мы предлагаем реализацию данного проекта и его последующее обслуживание в рамках ИТ-аутсорсинга.

В этой статье я постарался собрать в одном месте основные команды cmd и PowerShell, которые полезны при настройке и управлении Windows Server Core. Думаю, этот гайд будет полезен как новичкам, так и опытным системным администраторам, как справочник по базовым командам Server Core.

Содержание:

- Настройка Windows Server Core с помощью SCONFIG

- Основные команды PowerShell для настройки Server Core

- Установка обновлений в Server Core

- Часто используемые команды в Server Core

Напомним, что Server Core это особый режим установки Windows Server без большинства графических инструментов и оболочек. Управление таким сервером выполняется из командной строки или удаленно.

Преимущества Windows Serve Core:

- Меньшие требования к ресурсам;

- Повышенная стабильность, безопасность, требует установки меньшего количества обновлений (за счет меньшего количества кода и используемых компонентов);

- Идеально подходит для использования в качестве сервера для инфраструктурных ролей (контроллер домена Active Directory, DHCP сервер, Hyper-V сервер, файловый сервер и т.д.).

Server Core лицензируется как обычный физический или виртуальный экземпляр Windows Server (в отличии от Hyper-V Server, который полностью бесплатен).

Для установки Windows Server 2016/2019 в режиме Core нужно выбрать обычную установку. Если вы выберите Windows Server (Desktop Experience), будет установлен GUI версия операционной системы (в предыдущих версиях Windows Server она называлась Server with a GUI).

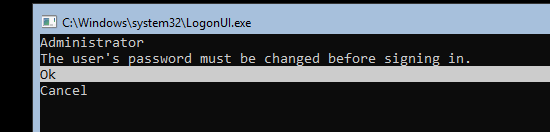

После установки Windows Server Core перед вами появляется командная строка, где нужно задать пароль локального администратора.

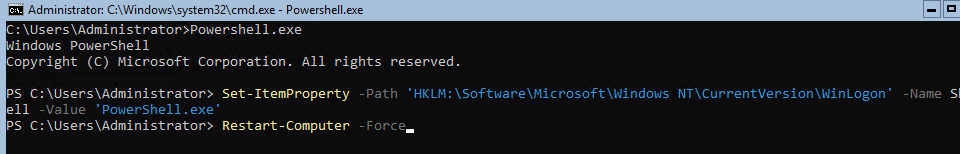

При входе на Server Core открывается командная строка (cmd.exe). Чтобы вместо командной строки у вас всегда открывалась консоль PowerShell.exe, нужно внести изменения в реестр. Выполните команды:

Powershell.exe

Set-ItemProperty -Path 'HKLM:SoftwareMicrosoftWindows NTCurrentVersionWinLogon' -Name Shell -Value 'PowerShell.exe'

И перезагрузите сервер:

Restart-Computer -Force

Если вы случайно закрыли окно командной строки, нажмите сочетание клавиш Ctrl+Alt+Delete, запустите Task Manager -> File -> Run -> выполните

cmd.exe

(или

PowerShell.exe

).

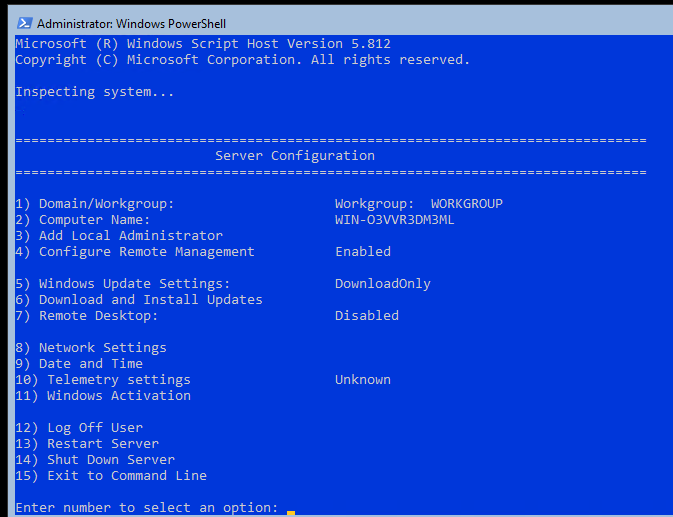

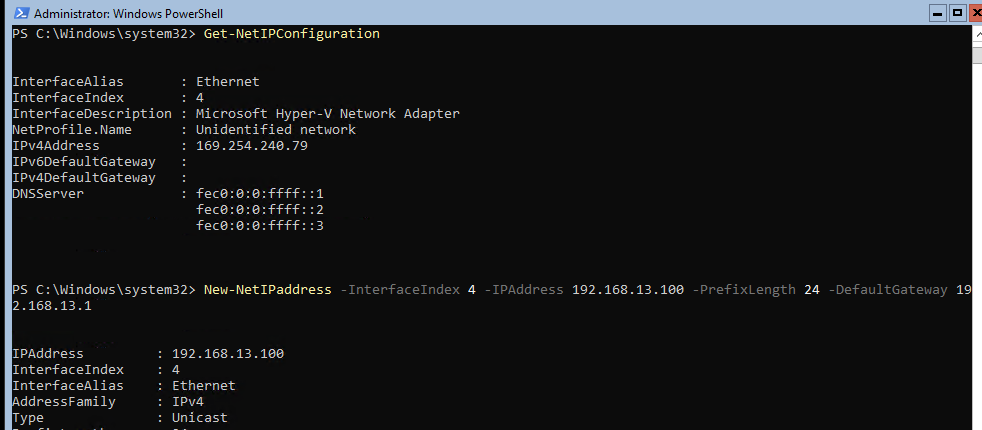

Настройка Windows Server Core с помощью SCONFIG

Для базовой настройки Server Core можно использовать встроенный скрипт sconfig. Просто выполните команду sconfig в консоли. Перед вами появиться меню с несколькими пунктами:

С помощью меню Server Configuration можно настроить:

- Добавить компьютер в домен или рабочую группу;

- Изменить имя компьютера (hostname);

- Добавить локального администратора;

- Разрешить/запретить удаленное управления и ответы на icmp;

- Настроить параметры обновления через Windows Update;

- Установить обновления Windows;

- Включить/отключить RDP;

- Настроить параметры сетевых адаптеров (IP адрес, шлюз, DNS сервера);

- Настроить дату и время;

- Изменить параметры телеметрии;

- Выполнить logoff, перезагрузить или выключить сервер.

Все пункт в меню

sconfig

пронумерованы. Чтобы перейти в определенное меню наберите его номер и Enter.

В некоторых пунктах меню настройки sconfig есть вложенные пункты. Там также, чтобы перейти к определенной настройке, нужно сделать выбор цифры пункта меню.

Не будем подробно рассматривать все пункты настройки sconfig, т.к. там все достаточно просто и очевидно. Однако в большинстве случаев администраторы предпочитают использовать для настройки новых хостов с Server Core различные PowerShell скрипты. Это намного проще и быстрее, особенно при массовых развёртываниях.

Основные команды PowerShell для настройки Server Core

Рассмотрим основные команды PowerShell, которые можно использовать для настройки Server Core.

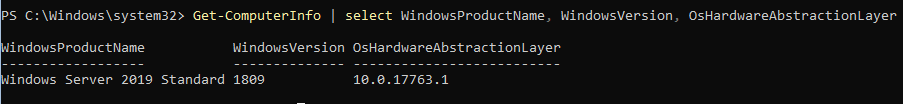

Узнать информацию о версии Windows Server и версии PowerShell:

Get-ComputerInfo | select WindowsProductName, WindowsVersion, OsHardwareAbstractionLayer

$PSVersionTable

Для перезагрузки Server Core нужно выполнить команду PowerShell :

Restart-Computer

Чтобы выполнить выход из консоли Server Core, наберите:

logoff

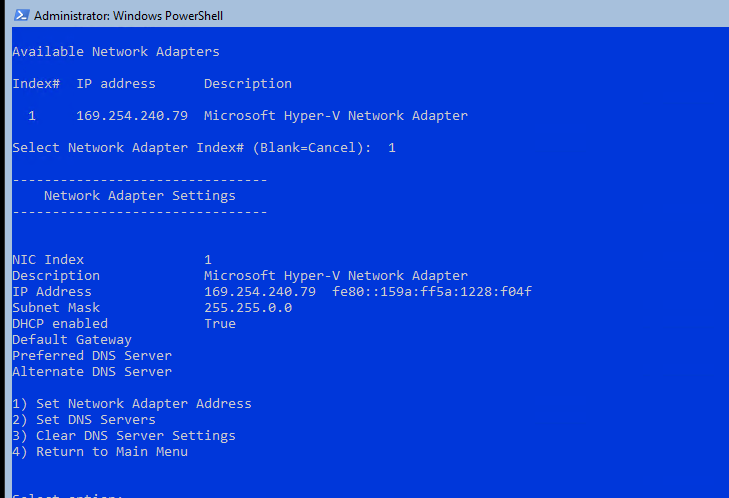

Настройка параметров сети

Теперь нужно из PowerShell нужно настроить параметры сети (по умолчанию Windows настроена на получение адреса от DHCP). Выведите список сетевых подключений:

Get-NetIPConfiguration

Теперь укажите индекс интерфейса сетевого адаптера (InterfaceIndex), который нужно изменить и задайте новый IP адрес:

New-NetIPaddress -InterfaceIndex 4 -IPAddress 192.168.13.100 -PrefixLength 24 -DefaultGateway 192.168.13.1

Set-DNSClientServerAddress –InterfaceIndex 4 -ServerAddresses 192.168.13.11,192.168.13.

111

Проверьте текущие настройки:

Get-NetIPConfiguration

Если нужно сбросить IP адрес и вернуться к получению адреса от DHCP, выполните:

Set-DnsClientServerAddress –InterfaceIndex 4 –ResetServerAddresses

Set-NetIPInterface –InterfaceIndex 4 -Dhcp Enabled

Включить/отключить сетевой адаптер:

Disable-NetAdapter -Name “Ethernet0”

Enable-NetAdapter -Name “Ethernet 0”

Включить, отключить, проверить статус поддержки IPv6 для сетевого адаптера:

Disable-NetAdapterBinding -Name "Ethernet0" -ComponentID ms_tcpip6

Enable-NetAdapterBinding -Name "Ethernet0" -ComponentID ms_tcpip6

Get-NetAdapterBinding -ComponentID ms_tcpip6

Настроить winhttp прокси сервер для PowerShell и системных подключений:

netsh Winhttp set proxy <servername>:<port number>

Настройка времени/даты

Вы можете настроить дату, время, часовой пояс с помощью графической утилиты

intl.cpl

или с помощью PowerShell:

Set-Date -Date "09/03/2022 09:00"

Set-TimeZone "Russia Time Zone 3

Задать имя компьютера, добавить в домен, активация

Чтобы изменить имя компьютера:

Rename-Computer -NewName win-srv01 -PassThru

Добавить сервер в домен Active Directory:

Add-Computer -DomainName "corp.winitpro.ru " -Restart

Если нужно добавить дополнительных пользователей в администраторы, можно настроить групповую политику или добавить вручную:

Add-LocalGroupMember -Group "Administrators" -Member "corpanovikov"

Для активации Windows Server нужно указать ваш ключ:

slmgr.vbs –ipk <productkey>

slmgr.vbs –ato

Или можно активировать хост на KMS сервере (например, для Windows Server 2019):

slmgr /ipk N69G4-B89J2-4G8F4-WWYCC-J464C

slmgr /skms kms-server.winitpro.ru:1688

slmgr /ato

Разрешить удаленный доступ

Разрешить удаленный доступ к Server Core через RDP:

cscript C:WindowsSystem32Scregedit.wsf /ar 0

Разрешить удаленное управление:

Configure-SMRemoting.exe –Enable

Enable-NetFirewallRule -DisplayGroup “Windows Remote Management”

Текущие настройки:

Configure-SMRemoting.exe -Get

Разрешить Win-Rm PowerShell Remoting:

Enable-PSRemoting –force

Сервером с Windows Server можно управлять удаленно c другого сервера (с помощью ServerManager.exe), через браузер с помощью Windows Admin Center (WAC), с любой рабочей станции с помощью инструментов администрирования RSAT, подключаться к нему по RDP, PowerShell Remoting или SSH (в современных версиях Windows есть встроенный SSH сервер).

Настройка Windows Firewall

Информация о настройке Windows Firewall есть в статье по ссылке. Здесь оставлю несколько базовых команд.

Включить Windows Defender Firewall для всех профилей:

Set-NetFirewallProfile -Profile Domain,Public,Private -Enabled True

Изменить тип сети с Public на Private:

Get-NetConnectionProfile | Set-NetConnectionProfile -NetworkCategory Private

Полностью отключить Windows Firewall (не рекомендуется):

Get-NetFirewallProfile | Set-NetFirewallProfile -enabled false

Разрешить подключение через инструменты удаленного управления:

Enable-NetFireWallRule -DisplayName “Windows Management Instrumentation (DCOM-In)”

Enable-NetFireWallRule -DisplayGroup “Remote Event Log Management”

Enable-NetFireWallRule -DisplayGroup “Remote Service Management”

Enable-NetFireWallRule -DisplayGroup “Remote Volume Management”

Enable-NetFireWallRule -DisplayGroup “Remote Scheduled Tasks Management”

Enable-NetFireWallRule -DisplayGroup “Windows Firewall Remote Management”

Enable-NetFirewallRule -DisplayGroup "Remote Administration"

Установка обновлений в Server Core

Для управления параметрами обновлений предпочтительно использовать групповые политики Windows Update, но можно задать параметры и вручную.

Отключить автоматическое обновление:

Set-ItemProperty -Path HKLM:SoftwarePoliciesMicrosoftWindowsWindowsUpdateAU -Name AUOptions -Value 1

Автоматически скачивать доступные обновления:

Set-ItemProperty -Path HKLM:SoftwarePoliciesMicrosoftWindowsWindowsUpdateAU -Name AUOptions -Value 3

Получить список установленных обновлений:

Get-Hotfix

Или

wmic qfe list

Для ручной установки обновлений Windows можно использовать утилиту wusa:

Wusa update_name.msu /quiet

Также для установки и управления обновлениями из командной строки удобно использовать PowerShell модуль PSWindowsUpdate.

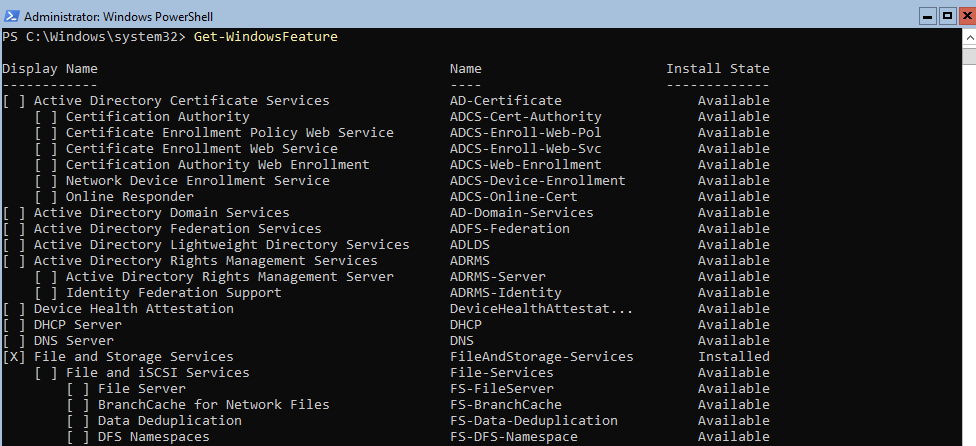

Управление ролями, службами и процессами Windows

Для получения списка всех доступных ролей в Windows Server Core выполните команду PowerShell:

Get-WindowsFeature

Получить список всех установленных ролей и компонентов в Windows Server(можно быстро понять, для чего используется сервер):

Get-WindowsFeature | Where-Object {$_. installstate -eq "installed"} | ft Name,Installstate

Например, для установки службы DNS воспользуйтесь такой командой:

Install-WindowsFeature DNS -IncludeManagementTools

Список всех служб в Windows:

Get-Service

Список остановленных служб:

Get-Service | Where-Object {$_.status -eq “stopped”}

Перезапустить службу:

Restart-Service -Name spooler

Для управление процессами можно использовать стандартный диспетчер задач (taskmgr.exe) или PowerShell модуль Processes:

Get-Process cmd, proc1* | Select-Object ProcessName, StartTime, MainWindowTitle, Path, Company|ft

Часто используемые команды в Server Core

Ну и наконец, приведу список различных полезных мне команд, которые я периодически использую в Server Core.

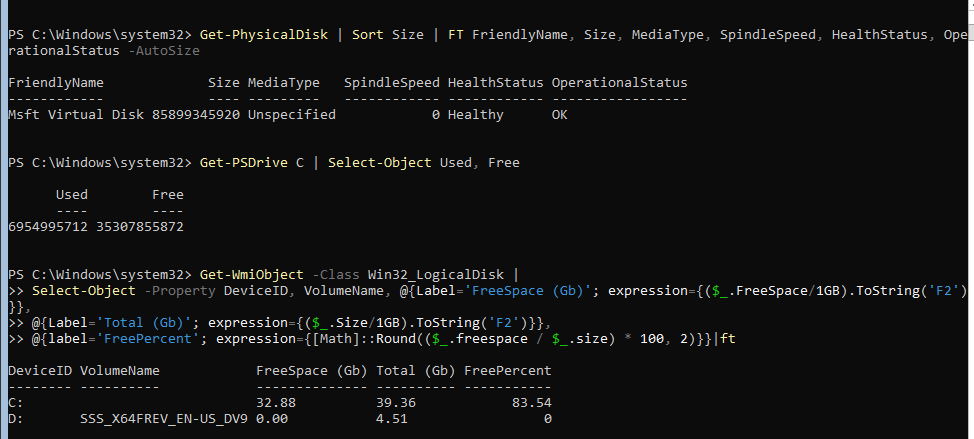

Информация о статусе и здоровье физических дисков (используется стандартный модуль управления дисками Storage):

Get-PhysicalDisk | Sort Size | FT FriendlyName, Size, MediaType, SpindleSpeed, HealthStatus, OperationalStatus -AutoSize

Информация о свободном месте на диске:

Get-WmiObject -Class Win32_LogicalDisk |

Select-Object -Property DeviceID, VolumeName, @{Label='FreeSpace (Gb)'; expression={($_.FreeSpace/1GB).ToString('F2')}},

@{Label='Total (Gb)'; expression={($_.Size/1GB).ToString('F2')}},

@{label='FreePercent'; expression={[Math]::Round(($_.freespace / $_.size) * 100, 2)}}|ft

Информация о времени последних 10 перезагрузок сервера:

Get-EventLog system | where-object {$_.eventid -eq 6006} | select -last 10

Список установленных программ:

Get-ItemProperty HKLM:SoftwareWow6432NodeMicrosoftWindowsCurrentVersionUninstall* | Select-Object DisplayName, DisplayVersion, Publisher, InstallDate | Format-Table –AutoSize

Скачать и распаковать zip файл с внешнего сайта:

Invoke-WebRequest https://contoso/test.zip -outfile test.zip

Expand-Archive -path '.test.zip' -DestinationPath C:UsersAdministratorDocuments

Чтобы скопировать все файлы из каталога на удаленный компьютер по сети можно использовать Copy-Item:

$session = New-PSSession -ComputerName remotsnode1

Copy-Item -Path "C:Logs*" -ToSession $session -Destination "C:Logs" -Recurse -Force

Для установки драйвера можно использовать стандартную утилиту:

Pnputil –i –a c:distrhpdp.inf

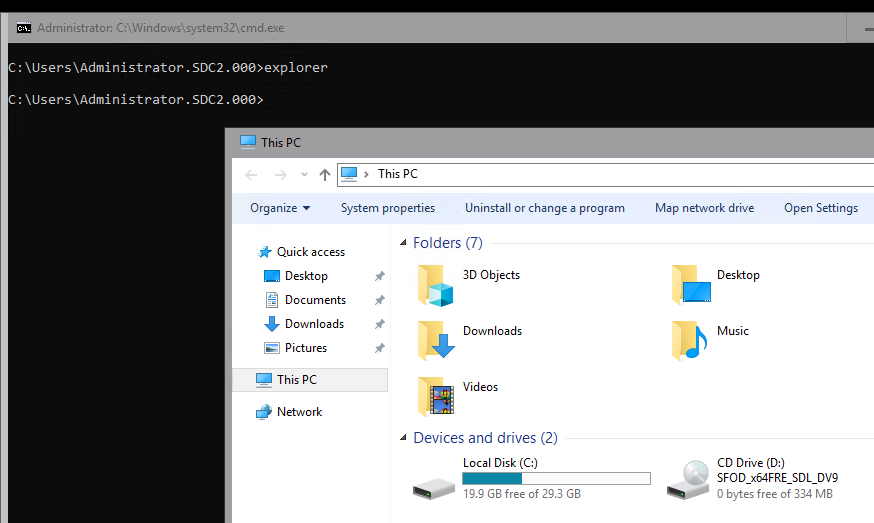

Также Microsoft предлагает специальный пакет Server Core App Compatibility Feature on Demand (FOD), который позволяет установить в Windows Server 2019 некоторые графические инструменты и консоли (MMC, Eventvwr, Hyper-V Manager, PerfMon, Resmon, Explorer.exe, Device Manager, Powershell ISE). Этот FOD доступен для загрузки в виде ISO при наличии активной подписки. Установка выполняется командой:

Add-WindowsCapability -Online -Name ServerCore.AppCompatibility~~~~0.0.1.0

Установка Server Core App Compatibility Feature on Demand будет использовать дополнительно около 200 Мб оперативной памяти в Server Core.

В этой статье я постарался собрать самые нужные команды, которые нужно постоянно держать под рукой при работе с Windows Server Core. Время от времени я буду обновлять статью и добавлять новые команды, которые покажутся мне нужными для повседневной работы.

Our client is still tied to WINS (let’s not get into the whys and wherefores, its just the way it is) but we need to update the clusters that WINS is running on from Windows 2008R2 to Windows 2016. WINS on a 2016 failover cluster is evidently a supported configuration, but we have an odd problem that Microsoft Premier Support has not yet been able to resolve. While everything looks OK from the cluster perspective, no WINS clients are able to register with WINS on any WINS 2016 cluster. The cluster nodes themselves are pointed to the WINS resource virtual IP address, but even they don’t register. There are no issues with clients registering with WINS running on a stand-alone Windows 2016 server, just with WINS on a cluster. Has anyone else seen this? If so, what did you do to resolve it?

asked Feb 12, 2020 at 3:05

6

Update: Not a bug at all. Here is the update from MS.

The cause was actually that cluster service wasn’t sending the address down to the netbt driver.

This is an intentional design change in Server 2016, I’m chasing down whether this is documented anywhere but wanted to get you the solution while I check on that.

This blog documents the commands used to disable NetBIOS, we will use the same command to enable it.

Speeding Up Failover Tips and Tricks

In the clustermmc, Cluster \ Roles \ Select the WINS role

In the bottom middle of the MMC select resources

Double click the IP address so you can easily copy the name out,

Open an admin PowerShell window and set theEnableNetBIOSproperty on the IP address resource using the name from above,

Get-ClusterResource “name-of-IP-address-resource” | Set-ClusterParameter EnableNetBIOS 1

kenlukas

3,1212 gold badges16 silver badges26 bronze badges

answered Mar 13, 2020 at 19:45

MS Premier Support has just confirmed that there is a bug in Windows 2016/2019 where WINS does not respond on port 137 when running on a cluster. We have requested a bug fix.

answered Feb 28, 2020 at 14:21

You must log in to answer this question.

Not the answer you’re looking for? Browse other questions tagged

.

Not the answer you’re looking for? Browse other questions tagged

.

В этой статье я бы хотел предложить вам пошаговый туториал по развёртыванию контроллера домена Active Directory на Windows Server 2016 (с графической оболочкой), а также по вводу рабочей станции в получившийся домен. Чем этот туториал может выделиться на фоне других:

- Вместо простого «Далее, Далее, кликаем сюда, вбиваем это» я постарался дать внятное объяснение каждому шагу, каждой настройке, которую предстоит выполнить. Помимо основных понятий Active Directory, DNS и DHCP вы также сможете найти много интересной информации по всем галочкам, которые вы часто видели, но не задумывались об их назначении.

- В конце статьи я предложу способ автоматизировать развёртывание получившегося стенда полностью с нуля, имея на компьютере только iso-образы ОС Windows 7 и Windows Server 2016. И никакого PowerShell. Всего одной командой.

Статья предполагает наличие у читателя лишь самых начальных знаний об устройстве сетей (на уровне «Что такое IP-адрес и DNS-адрес»).

Заинтересовало что-то из вышеперечисленного? Тогда погнали.

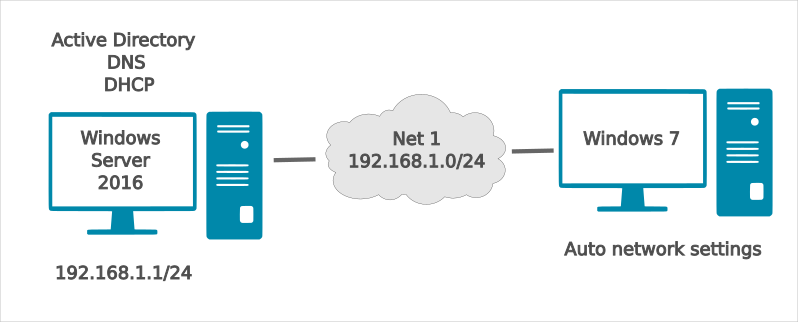

Туториал будет происходить не в вакууме, а на конкретном виртуальном стенде, состоящим из двух виртуальных машин:

Начальное состояние стенда:

-

На машине windows_server уже установлена ОС Windows Server 2016 Standard Evaluation (с GUI). Машина находится в состоянии «сразу после установки ОС». В процессе туториала на ней будут развернуты службы Active Directory (с доменом mydomain.com), DNS и DHCP.

-

Машина workstation выполняет роль рабочей станции. На ней установлена ОС Windows 7. Машина находится в состоянии «сразу после установки ОС». В процессе туториала она будет подключена к домену mydomain.com.

Туториал построен следующим образом (если вам интересен только конкретный пункт — смело кликайте прямо туда):

- Объясню, почему я выбрал именно такой стенд для туториала;

- Супер-краткое описание технологии Active Directory;

- Выполняется небольшая предварительная настройка windows_server;

- На windows_server производится включение необходимых компонентов;

- На windows_server происходит настройка контроллера домена AD (совместно с DNS);

- На windows_server происходит настройка сервера DHCP;

- На windows_server регистрируется новая учетная запись в AD;

- На workstation происходит подключение к домену.

В конце туториала вас ждет приятный бонус — я покажу вам как можно развернуть у себя на компьютере весь этот работающий стенд одной единственной командой. Вам понадобится только наличие двух установочных iso-образов (windows 7 и windows server 2016), да небольшой скрипт, ссылку на который я вам дам в конце статьи.

Почему такой стенд?

Такой стенд, с моей точки зрения, отлично подходит для первого самостоятельного «прощупывания» технологии Active Directory. Он минималистичен (всего 2 виртуальные машины), занимает минимум ресурсов, но при этом изолирован и самодостаточен. Его можно развернуть даже на довольно средненьком компьютере и ноутбуке. При этом на стенде уже присутствуют основные сетевые службы (AD + DNS). DHCP хоть и необязателен для функционирования AD, всё равно был добавлен в стенд в ознакомительных целях.

Disclaimer

Данный туториал предлагает исключительно пробное знакомство с Active Directory. Ни при каких обстоятельствах не рекомендуется разворачивать подобную конфигурацию при решении реальных задач администрирования сетей. В самом туториале я постараюсь обратить внимание на основные моменты, которые не рекомендуется применять в реальных сетях.

Туториал предполагает подробный разбор всех шагов по настройке, с пояснениями «что, зачем и почему». Туториал ориентирован на людей, не слишком знакомых с технологиями Active Directory, DNS и DHCP, которые хотели бы немного узнать о внутренней кухне администрирования сетей с Active Directory.

Если же базовая настройка AD вызывает у вас лишь зевоту, переходите прямо сюда и посмотрите, как можно автоматизировать весь процесс по развёртыванию собственного стенда с AD и рабочей станцией.

Что такое Active Directory

Active Directory — это службы каталогов от компании Microsoft, как подсказывает нам Википедия. За этим сухим и невзрачным определением скрывается одна из важнейших технологий в администрировании сетей. Благодаря Active Directory администратор сети получает очень удобное централизованное средство управления учетными записями пользователей, групповыми политиками (в т.ч. политиками безопасности) и объектами в сети (причём Active Directory без особых проблем справляется даже с гигантскими сетями). А благодаря встроенному механизму репликации, «положить» правильно настроенные сервисы AD не так-то просто. Ну и напоследок, благодаря Windows настроить Active Directory можно буквально мышкой, так что даже совсем начинающие IT-шники смогут с этим справиться.

Несмотря на то, что технологией заведует Microsoft, она вовсе не ограничивается управлением Windows-машин — все известные Linux-дистрибутивы уже давным давно научились работать с этой технологией. Повстречаться с Active Directory не просто, а очень просто — практически каждый офис предполагает наличие этой технологии, поэтому даже самым заядлым линуксоидам было бы неплохо разбираться в азах работы Active Directory.

Начинаем

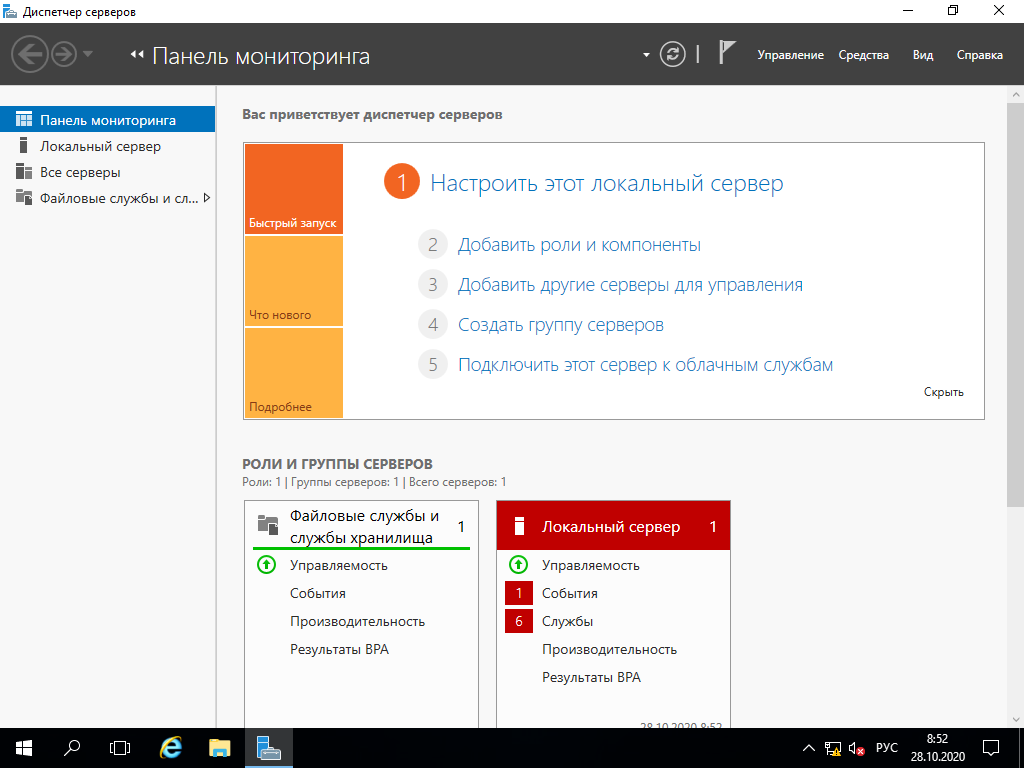

Вы установили Windows Server 2016 и (надеюсь) видите следующий экран:

Эта панель — основное (графическое) средство администрирования Windows Server 2016. Здесь вы можете управлять компонентами и сервисами на вашем сервере (проще говоря, настраивать то, что умеет делать сервер). Эту же панель можно использовать и для базовых сетевых настроек Windows Server, для чего есть вкладка «Локальный сервер».

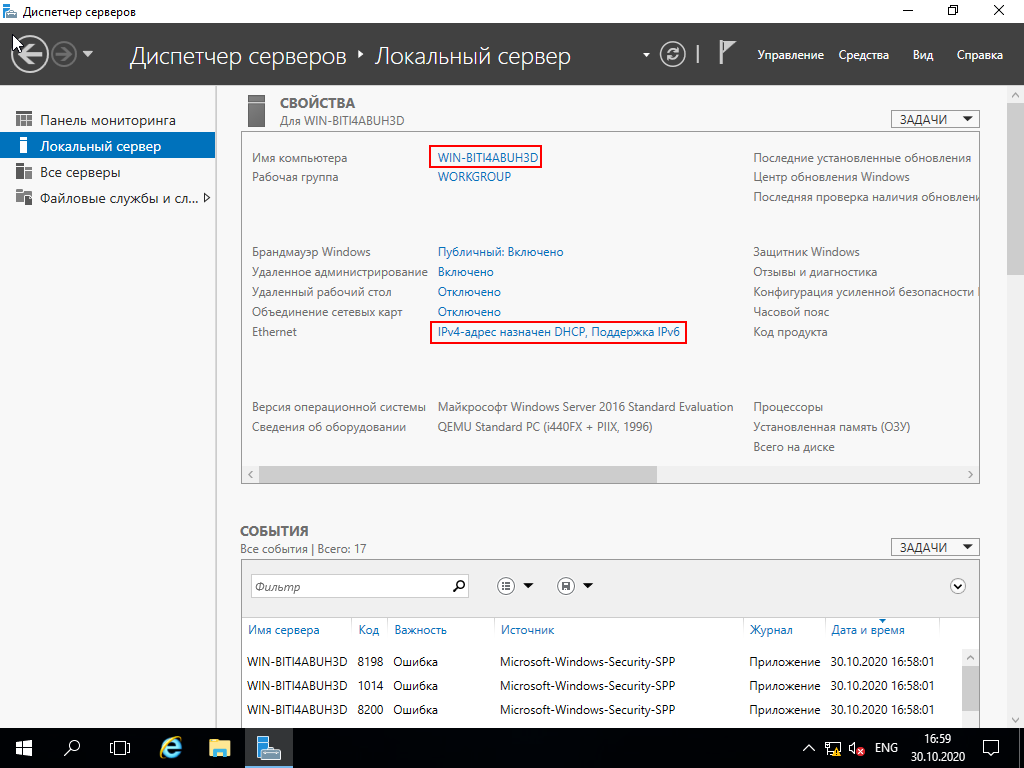

Базовые настройки Windows Server

Первое, что нужно сделать — это поменять сетевое имя сервера.

Сетевое имя (hostname) — это удобный способ идентификации узла в сети. Сетевое имя используется как альтернатива IP-адресу и позволяет не запоминать IP-адрес компьютера (при том, что этот адрес может меняться время от времени), а связываться с этим компьютером по его логическому названию.

Проблема в том, что по-умолчанию для Windows Server генерируется совершенно нечитаемое и неинформативное сетевое имя (я выделил его красным цветом на скриншоте).

Рабочие станции ещё могут позволить себе иметь нечитаемый Hostname, но никак не сервер. Поэтому я предлагаю поменять эту абракадабру его на что-то более разумное (например, на ADController), благо делается это быстро.

Смена сетевого имени

Нужно кликнуть на текущее имя сервера (отмечено красным цветом), затем во вкладке «Имя компьютера» нажать на кнопку «Изменить…», после чего ввести что-то более благоразумное:

После смены имени машину нужно будет перезагрузить.

Теперь зададим статический IP-адрес для сервера. В принципе это делать не обязательно, раз мы всё равно собрались поднимать DHCP службу, но на самом деле это хорошая практика, когда все ключевые элементы корпоративной сети имеют фиксированные адреса. Открыть меню по настройке сетевого адаптера можно из вкладки «Локальный сервер», кликнув на текущие настройки Ethernet-адаптера (тоже выделены красным цветом).

Настройки IP для интерфейса windows_server

Включаем нужные компоненты

Для нашего стенда нам понадобится включить следующие сервисы (или, как они тут называются, роли) на Windows Server:

- Доменные службы Active Directory;

- DNS-сервер;

- DHCP-сервер.

Пройдемся вкратце по каждому из них.

Доменные службы Active Directory

Эта роль фактически «включает» технологию Active Directory на сервере и делает его контроллером домена (под доменом в технологии AD понимается группа логически связанных объектов в сети). Благодаря этой роли администратор получает возможность управлять объектами в сети, а также хранить информацию о них в специальной распределенной базе данных.

Эта база данных содержит всю информацию об объектах в сети (например, именно в неё заносится информация об учётных записях пользователей). Когда человек подходит к рабочей станции и пытается выполнить вход в свою доменную учётную запись, эта рабочая станция связывается с контроллером домена с запросом на аутентификацию, и в случае успеха загружает пользовательский рабочий стол.

Однако, что же делать, если контроллер домена выйдет из строя (или просто будет недоступен для рабочих станций)? Если вы настроили только один контроллер домена, то дела ваши довольно плохи — без связи с рабочим контроллером домена пользователи не смогут выполнить вход на свои рабочие места. Поэтому в реальных сетях всегда рекомендуется устанавливать как минимум два контроллера на каждый домен. Каждый контроллер домена участвует в так называемом механизме репликации, благодаря чему все контроллеры домена имеют полную копию базы данных со всеми объектами в домене. Если по какой-то причине один из контроллеров выйдет из строя, его место всегда может занять резервный контроллер — и пользователи даже ничего не заметят.

Однако этот туториал рассчитан на простое ознакомление с технологией AD «на виртуалках», поэтому здесь не будет рассматриваться вопрос создания нескольких контроллеров AD в одном домене.

С этим пунктом все более менее понятно, а зачем же нам включать дополнительно ещё DNS-сервер?

DNS-сервер

Обычно протокол DNS (Domain Name System) используется для обращения к узлам в сети не по их IP-адресу, а по доменному имени (строковый идентификатор), что, конечно, гораздо удобнее. Другими словами, DNS чаще всего используется для разрешения доменных имен.

Но область применения протокола DNS не ограничивается только сопоставлением хостового имени и IP-адреса, что как раз подтверждает технология Active Directory. Дело в том, что Microsoft решила построить технологию Active Directory не с нуля, а на основе протокола DNS. В частности, протокол DNS используется при определении местонахождения всех ключевых сервисов Active Directory в сети. Другими словами, рабочая станция при подключении к контроллеру домена понимает, «куда» ей надо обращаться, именно с помощью протокола DNS.

Все DNS-записи (в том числе с информацией о сервисах Active Directory) хранятся на DNS-сервере, а это значит, что нам нужно заиметь свой собственный DNS-сервер! Вот только вопрос, откуда его взять? Есть два варианта:

- Использовать отдельную машину в роли DNS-сервера;

- Использовать саму машину windows_server в роли DNS-сервера.

Первый вариант, безусловно, самый правильный — именно так и надо поступать при реальном администрировании сетей (чем больше вы разносите логику по разным узлам в сети — тем лучше). Но в учебных целях я решил выбрать второй вариант (хотя бы потому, что не придётся создавать ещё одну виртуальную машину).

Именно поэтому эту роль (DNS-сервера) тоже нужно добавить к ролям машины windows_server.

Кстати, если не добавить роль «DNS-сервер» сейчас, то в будущем у вас ещё будет такая возможность при конфигурировании контроллера домена AD.

DHCP-сервер

Протокол DHCP (Dynamic Host Configuration Protocol) нужен для автоматической выдачи сетевых настроек узлам в сети. Под сетевыми настройками понимается IP-адрес, адрес шлюза по-умолчанию, адрес DNS-сервера, и ещё ряд других настроек. Этот протокол чрезвычайно удобен при администрировании сетей, особенно больших.

В этом туториале я использую протокол DHCP чтобы рабочая станция workstation могла получить сетевые настройки (в частности, адрес DNS-сервера) без каких-либо действий с моей стороны.

Протокол DHCP не имеет никакого отношения к технологии Active Directory, и можно было бы обойтись вовсе без него (достаточно прописать все сетевые настройки на рабочей станции самостоятельно), но я решил включить этот протокол в данный туториал просто для общего ознакомления. К тому же, такая связка «Контроллер AD — DNS-сервер — DHCP-сервер» довольно часто встречается в реальной жизни, потому что это очень удобный набор сервисов.

При этом вопрос о том, стоит ли выделять отдельную машину под DHCP-сервер, остаётся открытым. Для небольших сетей однозначно не стоит разносить DNS и DHCP-серверы по разным машинам, но для больших сетей, возможно, имеет все-таки смысл задуматься об этом. В нашей же крошечной сети мы абсолютно ничего не потеряем, если включим DHCP-сервер на той же машине, что и DNS-сервер.

Что ж, довольно теории, давайте лучше перейдём к включению этих самых ролей.

Мастер добавления ролей и компонентов

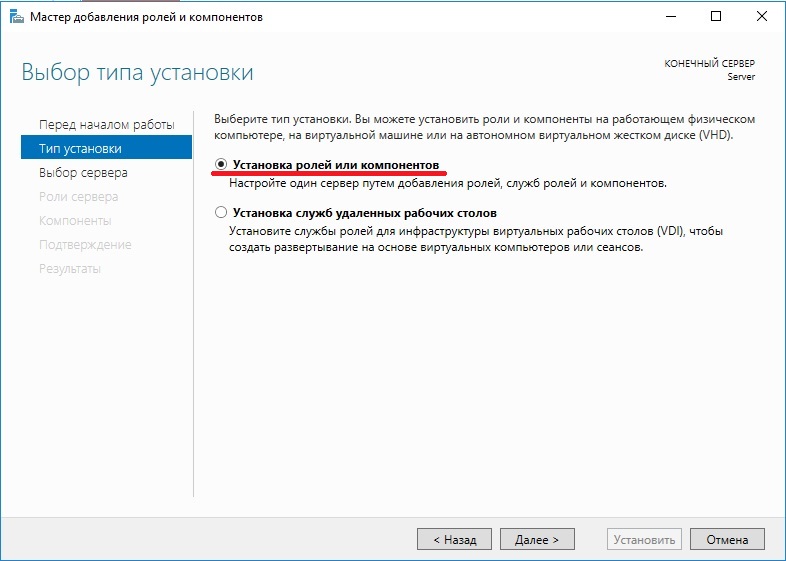

Возвращаемся на панель мониторинга (самый первый скриншот) и щелкаем на пункт «Добавить роли и компоненты». Вас поприветствует мастер добавления ролей и компонентов. Первый экран («Перед началом работы») пропускаем, он совсем неинтересный, а вот дальше идёт экран «Выбор типа установки»

Выбор типа установки

Нас устраивает значение по-умолчанию (Установка ролей или компонентов»), но интересен и второй пункт — он позволяет задействовать ещё одну возможность Windows Server — инфраструктуру виртуальных рабочих мест (Virtual Desktop Environment — VDI). Эта интереснейшая технология позволяет, буквально, виртуализировать рабочее место. То есть для пользователя создаётся виртуальное рабочее место, к которому он может подключаться через тонкий клиент. Пользователь лишь видит картинку, тогда как само рабочее место может совершенно прозрачно работать где угодно.

Впрочем, технология VDI это отдельная большая тема, а в этом туториале надо сосредоточиться на контроллере AD, так что кликаем «Далее» и видим экран выбора целевого сервера.

Выбор целевого сервера

Мастер добавления ролей позволяет устанавливать роль не только на текущую машину, но вообще на любой добавленный сервер, и даже на виртуальный жёсткий диск. Да, если ваша Windows Server развернута на виртуальной машине (а это довольно частое явление), то вы можете администрировать эту виртуальную машину даже не запуская её! Понаблюдать за этим процессом можно, например, здесь

Нам же такая экзотика ни к чему, так что просто выбираем единственный возможный сервер (обратите внимание, что он теперь называется ADController место непонятной абракадабры), жмём «Далее» и, наконец, попадаем на экран выбора ролей, которые нужно добавить.

Выбор добавляемых ролей

Выбираем три роли, о которых уже говорили ранее, и продолжаем.

Выбор компонентов

Теперь необходимо выбрать дополнительные компоненты. В чём разница между ролью и компонентом, можете спросить вы? О, это не такой уж и лёгкий вопрос, честно говоря!

Согласно идеологии Microsoft, роль — это набор программ, которые позволяют компьютеру предоставлять некоторые функции для пользователей в сети. Например, DNS, DHCP, контроллер домена AD — это всё роли. А вот компоненты — это набор программ, которые улучшают либо возможности ролей сервера, либо самого сервера.

При этом глядя на список «Компонентов» так сходу и не скажешь, что какие-то вещи в списке лишь «вспомогательные». Вот например, DHCP-сервер расценивается как роль, а WINS-сервер — уже как компонент. А чем SMTP-сервер хуже DNS?

В общем-то, чёткой границы между ролью и компонентом не существует. Я лично предпочитаю относиться к ролям как к большим функциональным возможностям сервера, а к компонентам — как к небольшим дополнительным аддонам.

В любом случае, дополнительные компоненты нам не нужны, так что кликаем «Далее».

После этого идёт несколько пояснительных экранов с информацией по каждой добавленной роли, но эту информацию я уже разбирал, поэтому останавливаться лишний раз не буду.

Подтверждение устанавливаемых ролей и компонентов

На экране подтверждения ещё раз видим все устанавливаемые роли и компоненты, после чего жмём «Установить».

Остаётся лишь дождаться, когда заполнится progress-bar, и перейти к следующему пункту туториала — настройке контроллера домена AD.

Настраиваем контроллер домена Active Directory

Все роли и компоненты успешно добавлены, о чём свидетельствует следующий экран:

Вот только AD на сервере всё еще не работает — для этого его необходимо донастроить. Для этого нам настойчиво предлагают «Повысить роль этого сервера до уровня контроллера домена».

Погодите-ка, ЧТО?!

А чем же я занимался последние 15 минут? Я же добавлял роли, и судя по сообщению, они успешно добавились! И тут меня снова хотят заставить добавлять какие-то новые роли? В чем-то тут подвох.

Подвох тут действительно имеется, но вообще в не самом очевидном месте. Вот так выглядит предыдущий скриншот в английской версии Windows Server (картинка из интернета).

Английская версия скриншота

Видите разницу? В английской версии ни слова ни про какие роли! Про повышение есть, про роли — нет. Один из тех случаев, когда перевод вносит сумятицу на пустом месте. Согласно английской версии, никакими ролями мы дальше не занимаемся, что и логично, ведь мы их как раз только что добавили.

Что ж, тыкаем на предложение «Повысить роль этого сервера до уровня контроллера домена», и теперь нас привествует мастер настройки доменных служб Active Directory с предложением выбрать конфигурацию развёртывания.

Конфигурация развёртывания

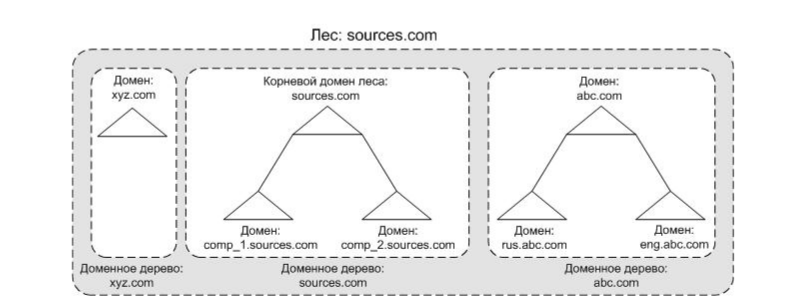

Всего тут есть 3 варианта развития событий. Для того, чтобы выбрать правильный пункт, давайте сначала разберёмся, что эти пункты означают. В этом нам поможет вот такая картинка (картинка, если что, отсюда):

Технология Active Directory (как и DNS) подразумевает иерархическое построение имён на основе доменов. Домены могут выстраиваться в доменные деревья по принципу «родительско-дочерних» отношений. В основе дерева лежит так называемый корневой домен (на картинке выше это sources.com, xyz.com и abc.com). При этом домен может иметь сколько угодно потомков. Домен-потомок располагается в пространстве имён родителя и является его «поддоменом» (subdomain). У доменного имени домена-потомка есть дополнительный префикс относительно доменного имени родителя (rus.abc.com, eng.abc.com). Один корневой домен основывает только одно доменное дерево со своим независимым пространством имён.

Теперь представьте, что таких независимых деревьев может быть много — в этом случае эти деревья образуют структуру, которая называется «лес». При этом в Active Directory доменные деревья не могут быть «сами по себе» — они обязательно должны находиться в лесу (даже если лес будет состоять всего из одного-единственного домена). Первый домен, который добавляется в лес, называется корневым доменом леса (на рисунке выше это sources.com). Корневой домен леса используется для идентификации всего леса (то есть если корневой домен называется sources.com, то и весь лес называется sources.com).

Теперь возвращаемся к мастеру настройки доменных имен. На этом этапе мастер предлагает следующие варианты:

- Добавить контроллер домена в существующий домен (помните про резервирование контроллеров в домене, так ведь?). Этот вариант не для нас, ведь домена ещё никакого нет;

- Добавить новый домен в лес. Этого мы тоже сделать не можем, т.к. и леса у нас тоже никакого нет;

- Добавить новый лес. Это вариант как раз для нас. При этом нам тут же предлагают выбрать корневой домен для этого леса (первый домен, который будет создан в лесу).

Назовём корневой домен mydomain.com и кликнем «Далее»

Параметры контроллера домена

Рассмотрим возможные параметры:

- Режим работы леса и домена. Домены в одном лесу могут работать в разных режимах в зависимости от версии Windows Server на борту. Лес должен иметь режим не выше, чем самый «старый» домен в его составе. Т.к. мы планируем использовать только Windows Server 2016, то оставим этот режим и для леса и для домена;

- DNS-сервер. Если ранее Вы не активировали роль DNS-сервера в мастере добавления ролей, то можете сделать это сейчас (вам даже предложат такой вариант по-умолчанию);

- Должен ли контроллер домена выступать в роли Global Catalog-сервера;

- Включить ли режим базы данных Active Directory «только на чтение». Основная задача, которую преследует технология RODC — возможность безопасной установки собственного контролера домена в удаленных филиалах и офисах, в которых сложно обеспечить физическую защиту сервера с ролью DC. Контроллер домена RODC содержит копию базы Active Directory, доступную только на чтение. Это означает, что никто, даже при получении физического доступа к такому контроллеру домена, не сможет изменить данные в AD (в том числе сбросить пароль администратора домена) (информация взята отсюда)

А вот пункт 3 рассмотрим поподробнее, он довольно интересный.

Как я уже упоминал выше, каждый контроллер домена имеет полную и исчерпывающую информацию обо всех объектах в своём домене. Если же в домене несколько контроллеров, то они ещё и участвуют в механизме репликации, поддерживая несколько актуальных копий базы данных с объектами домена. Получается, что рабочая станция в домене может узнать информацию о любом объекте из этого домена от своего ближайшего контроллера домена.

Но что же делать, если рабочей станции нужно получить информацию об объекте из другого домена? И вот тут в дело вступает ещё один важнейший механизм технологии Active Directory, который называется глобальный каталог.

Что такое вообще «Глобальный каталог»? Согласно Miscrosoft — это распределенное хранилище данных, которое хранит частичное представление обо всех AD-объектах в лесу. Это хранилище располагается на котроллерах домена, которые имеют дополнительную роль «Global Catalog Server» (Сервер глобального каталога). От обычного контроллера домена GC-сервер отличается в первую очередь тем, что помимо полной копии всех объектов в своем домене, хранит также частичную информацию обо всех объектах в других доменах леса.

Чего это позволяет достичь? Давайте представим, что рабочая станция запросила информацию об объекте из другого домена. Она обращается на ближайший GC-сервер с просьбой предоставить ей информацию об этом объекте. GC-сервер, в свою очередь, может:

- Либо отдать рабочей станции нужную информацию сразу (если эта информация у GC-сервера имеется);

- Либо перенаправить запрос к нужному контроллеру домена, где эта информация точно будет находиться. Чтобы понять, какому контроллеру домена нужно перенаправить запрос, как раз и происходит поиск по GC.

Информация о том, какие атрибуты попадают в глобальный каталог, определена в Partial Attribute Set (PAS), который может настраивать администратор AD. Например, если администратор понимает, что рабочие станции часто будут обращаться к атрибуту, который не содержится в глобальном каталоге, он может добавить туда этот атрибут. Тогда запросы рабочих станций при чтении этого атрибута будут выполняться значительно быстрее, т.к. уже ближайший GC-сервер сможет предоставить им всю нужную информацию.

Однако, если в лесе всего один домен (как у нас), то Глобальный каталог содержит полную копию объектов в домене и всё.

Что ж, возвращаемся к галочке GC, которую за нас уже проставил мастер настройки доменных служб. Если вы попробуете её отключить, то убедитесь, что отключить её нельзя. Это связано с тем, что каждый домен в AD должен иметь хотя бы один GC-сервер, и при добавлении первого контроллера в домен этот контроллер сразу помечается как GC-сервер.

Что ж, давайте согласимся с этим «выбором» мастера и перейдём к последнему параметру на этом скриншоте — к паролю для режима восстановления служб каталогов. Это особый режим безопасной загрузки Windows Server, который позволяет администратору работать с базой данных AD. Этот режим применяется, например, в следующих случаях:

- база Active Directory повреждена и нуждается в исправлении;

- требуется выполнить обслуживание базы данных AD (сжатие, анализ на наличие ошибок);

- требуется восстановить резервную копию базы данных AD;

- требуется сменить пароль администратора.

Да да, вы не ослышались. Чтобы просто восстановить резервную копию базы данных, нужно перезагрузить машину и загрузиться в особом «безопасном» режиме. Это вам не Linux какой-нибудь.

Фух, вроде разобрались. Давайте перейдем дальше на шаг, где нам предложат настроить делегирование DNS.

Делегирование DNS

Что такое делегирование DNS? По большей части, это передача ответственности за некоторую DNS-зону отдельному DNS-серверу. Это распространенная практика в больших сетях, в которых требуется разграничить зоны ответственности за доменные зоны между различными серверами. При делегировании DNS в «главный» DNS-сервер вносится запись о том, что «вот за эту DNS-зону несёт ответственность вон тот DNS-сервер, обращайся туда».

Т.к. у нас всего одна зона DNS и DNS-сервер тоже один, то этот шаг нам необходимо пропустить и перейти к выбору NetBIOS-имени.

NetBIOS-имя

Мы видим, что мастер предложил нам на выбор сразу же имя для нашего домена — MYDOMAIN. Но вы можете (и должны) задать себе вопрос: а что такое вообще NetBIOS-имя и зачем оно нужно? И разве мы уже не настраивали сетевое имя узла (Hostname) в самом начале? Чего же от вас хотят?

NetBIOS (Network Basic Input/Output) — это ещё один способ разрешения имён узлов в сети (более древний и более примитивный, чем DNS). NetBIOS-имена не предполагают никакой иерархии, их длина ограничивается всего лишь 16 символами, и они применяются только для разрешения имён компьютеров в локальной сети. Когда мы в самом начале туториала выбрали сетевое имя ADController — мы, на самом деле, задали именно NetBIOS-имя для сервера. Но теперь от нас снова требуют выбрать NetBIOS-имя (да ещё и другое, отличное от ADContoller). Не много ли NetBIOS-имён для одного компьютера?

Дело в том, что Microsoft пошла ещё дальше — и ограничила длину NetBIOS-имен не 16 символами, а 15 символами. 16-ый символ при этом считается зарезервированным суффиксом, который может принимать фиксированные значения. В зависимости от значения 16-го байта получаются разные классы NetBIOS-имён. Например, если суффикс равен 00, то NetBIOS-имя относится к рабочей станции. Если суффикс равен 1С, то это имя относится к имени домена.

То есть, как вы понимаете, на первом шаге мы задавали NetBIOS-имя для компьютера Windows Server (с суффиком 00). А теперь задаём NetBIOS-имя домена mydomain.com (с суффиксом 1С).