Windows Credential Manager (диспетчер учетных данных) позволяет сохранять учетные записи и пароли для доступа к сетевым ресурсам, сайтам и приложениям. Благодаря диспетчеру учётных записей Windows вы можете подключаться к удаленным ресурсам автоматически, без ввода пароля. Приложения могут самостоятельно обращаться в Credential Manager и использовать сохраненный пароль.

Содержание:

- Используем диспетчер учетных данных Windows для хранения паролей

- Доступ к менеджеру учетных данных Windows из PowerShell

Используем диспетчер учетных данных Windows для хранения паролей

Впервые Credential Manager появился в Windows 7 и позиционируется как достаточное безопасное место для хранения ваших паролей.

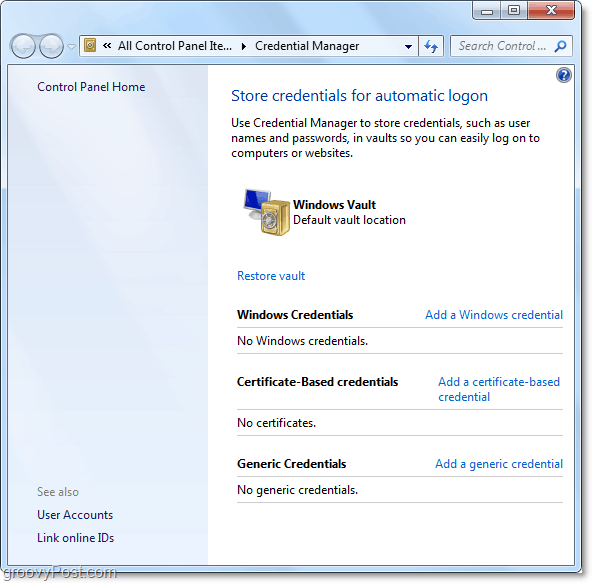

В диспетчере учетных данных могут хранится следующие типы аккаунтов:

- Учетные данные Windows (Windows Credentials)– данные для входа в Windows, для доступа на удаленные компьютеры, сохраненные пароли для RDP подключений, пароли к сайтам, поддерживающих встроенную аутентификацию Windows и т.д;

- Учетные данные на основе сертификатов (Certificate-Based Credentials) – для аутентификации с помощью смарт-карт;

- Общие учетные данные (Generic Credentials) – используются сторонними приложениями, совместимые с Credential Manager;

- Учетные данные для интернета (Web Credentials) – сохранённые пароли в браузерах Edge и IE, приложениях Microsoft (MS Office, Teams, Outlook, Skype и т.д).

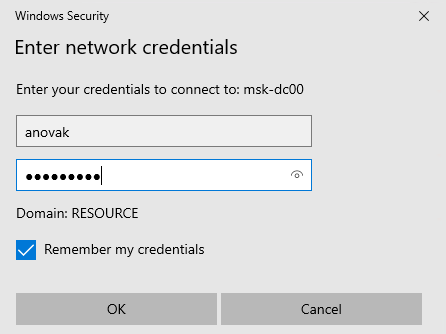

Например, если при доступе к сетевой папке вы включите опцию “Сохранить пароль”, то введенный вами пароли будет сохранен в Credential Manager.

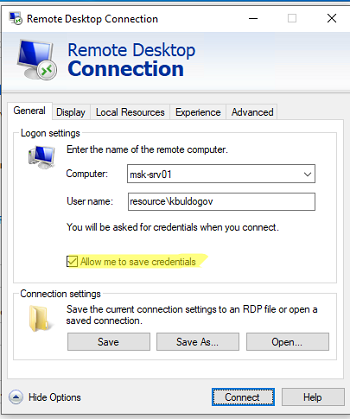

Аналогично пароль для подключения к удаленному RDP/RDS серверу сохраняется в клиенте Remote Desktop Connection (mstsc.exe).

Также в менеджере паролей сохраняются пароли пользователей при их сохранении командой runas /savecred.

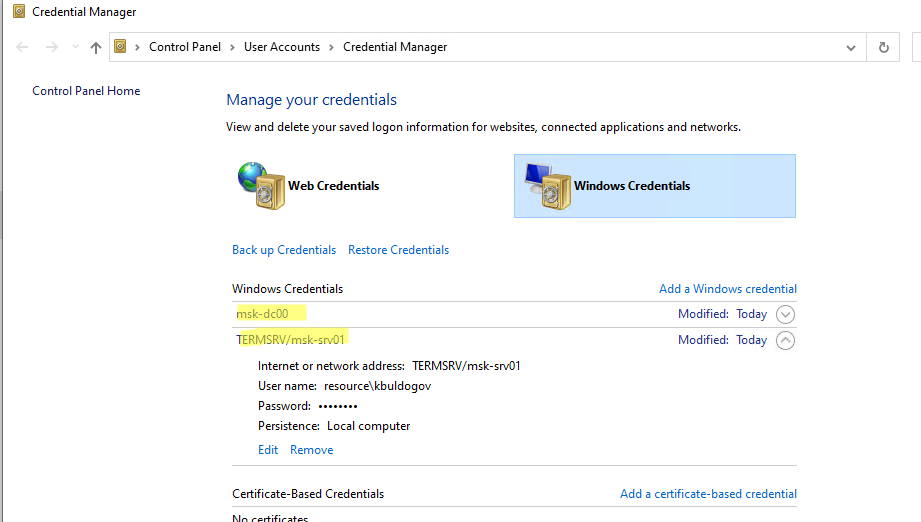

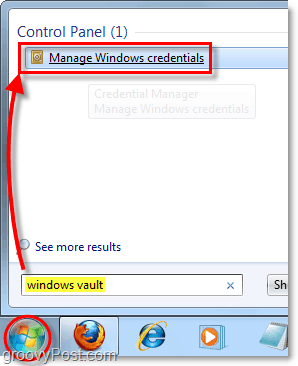

Вы можете получить доступ к диспетчеру учетных данных в Windows 10 из классической панели управления (Control Panel\User Accounts\Credential Manager, Панель управления -> Учетные записи пользователей -> Диспетчер учетных данных).

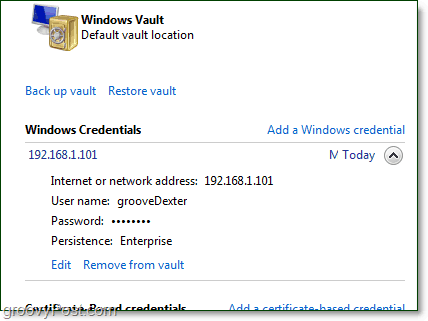

Как вы видите, в Credential Manager теперь хранятся два пароля, которые мы сохранили ранее.

Сохраненный пароль для RDP подключения сохраняется в формате

TERMSRV\hostname

.

Здесь вы можете добавить сохранённый пароль, отредактировать (просмотреть сохраненный пароль из графического интерфейса нельзя) или удалить любую из записей.

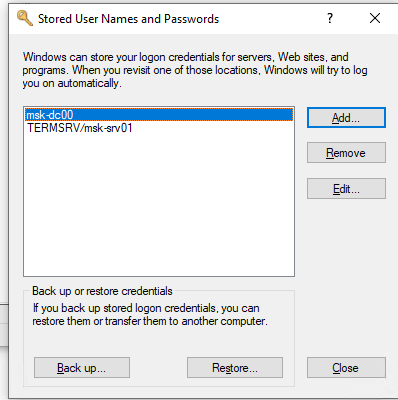

Также для работы с сохраненными паролями можно использовать классический диалоговый интерфейс Windows – Stored User Names and Password. Для его вызова, выполните:

rundll32.exe keymgr.dll,KRShowKeyMgr

Здесь вы также можете управлять сохраненными учетными данными, а также есть функции резервного копирования и восстановления данных в Credential Manager (можно использовать для переноса базы Credential Manager на другой компьютер).

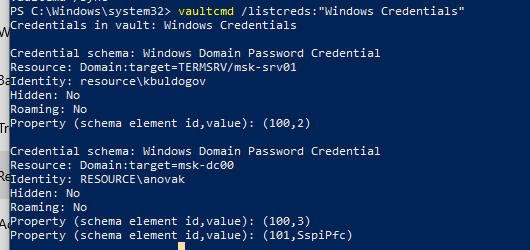

Для управления Credential Manager из командной строки используется утилита

vaultcmd

. Например, чтобы вывести список сохраненных учетных данных типа Windows Credentials выполните команду:

vaultcmd /listcreds:"Windows Credentials"

Credential schema: Windows Domain Password Credential Resource: Domain:target=msk-dc00 Identity: RESOURCE\anovak Hidden: No Roaming: No Property (schema element id,value): (100,3) Property (schema element id,value): (101,SspiPfc)

Следующая команда удалит из Credential Manager все сохраненные пароли для RDP доступа:

For /F "tokens=1,2 delims= " %G in ('cmdkey /list ^| findstr "target=TERMSRV"') do cmdkey /delete %H

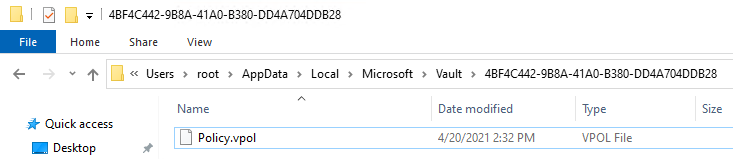

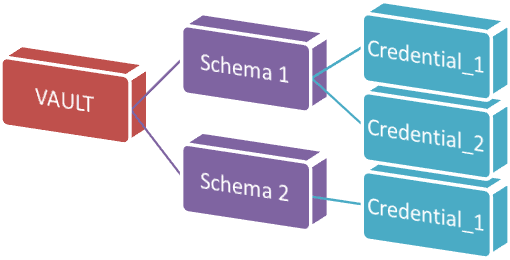

Все сохраненные пароли хранятся в хранилище Windows Vault. Windows Vault это защищенное хранилище секретов, паролей и другой информации пользователя. Данные в Windows Vault структурированы и представляют собой набор записей, принадлежащих определенной схеме Vault. Набор ключей шифрования для записей Windows Vault хранится в файле Policy.vpol.

Для доменных он хранится в каталоге

%userprofile%\AppData\Roaming\Microsoft\Vault

. Для локальных пользователей в

%userprofile%\AppData\Local\Microsoft\Vault

.

Для работы Credential Manager должна быть запущена служба VaultSvc:

get-service VaultSvc

Если служба отключена, при попытке получить доступ к Credential Manager появится ошибка

Credential Manager Error The Credential Manager Service is not running. You can start the service manually using the Services snap-in or restart your computer to start the service. Error code: 0x800706B5 Error Message: The interface is unknown.

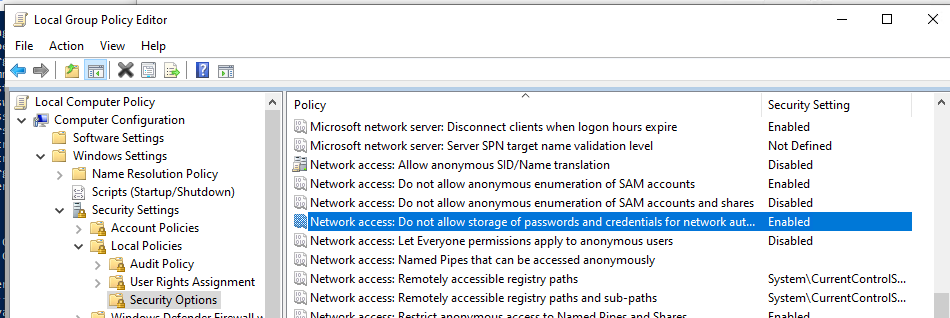

Если вы хотите заблокировать пользователям возможность сохранения сетевых паролей в Credential Manager, нужно включить политику Network access: Do not allow storage of passwords and credentials for network authentication в разделе GPO Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options.

Теперь, если пользователь попытается сохранить пароль в хранилище, появится ошибка:

Credential Manager Error Unable to save credentials. To save credentials in this vault, check your computer configuration. Error code: 0x80070520 Error Message: A specified logon session does not exist. It may already have been terminated.

Доступ к менеджеру учетных данных Windows из PowerShell

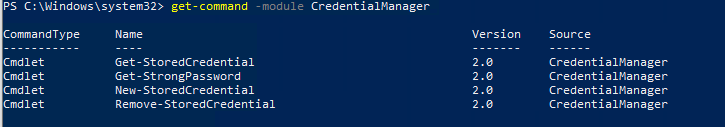

В Windows нет встроенных командлетов для обращения к хранилищу PasswordVault из PowerShell. Но вы можете использовать модуль CredentialManager из галереи PowerShell.

Установите модуль:

Install-Module CredentialManager

Список командлетов в модуле можно вывести так:

get-command -module CredentialManager

В модуле всего 4 командлета:

- Get-StoredCredential – получить учетные данные из хранилища Windows Vault;

- Get-StrongPassword – сгенерировать случайный пароль;

- New-StoredCredential – добавить ученые записи;

- Remove-StoredCredential – удалить учетные записи.

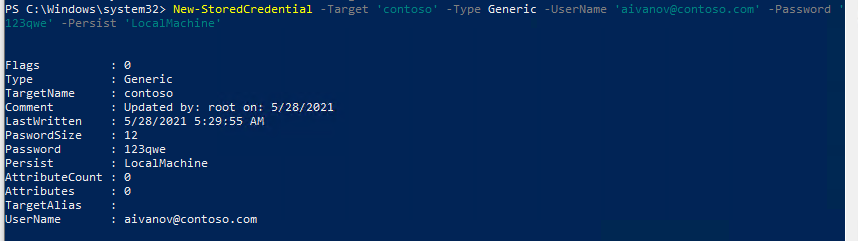

Чтобы добавить новые данные в хранилище CredentialManager, выполните команду:

New-StoredCredential -Target 'contoso' -Type Generic -UserName '[email protected]' -Password '123qwe' -Persist 'LocalMachine'

Проверить, есть в хранилище сохраненные данные для пользователя:

Get-StoredCredential -Target contoso

Сохраненные пароли из Credential Manager можно использовать в ваших скриптах PowerShell. Например, в следующем примере я получаю сохраненные имя и пароль в виде объекта PSCredential и подключаюсь с ними к Exchange Online из PowerShell:

$psCred = Get-StoredCredential -Target "Contoso"

Connect-MSolService -Credential $psCred

Также обратите внимание на новый модуль, PowerShell Secret Management, который можно использовать для безопасного хранения паролей в Windows (поддерживает различные хранилища паролей: KeePass, LastPass, HashiCorp Vault, Azure Key Vault, Bitwarden.

Чтобы удалить определенную учетные данные из Windows Vault, выполните:

Remove-StoredCredential -Target Contoso

Отобразить пароли в открытом виде с помощью встроенных средств нельзя. Но вы можете использовать утилиты типа Mimikatz для получения сохраненных паролей из credman в открытом виде (смотри пример).

Удивительно, Windows Vault впервые был представлен публике с выходом операционной системы Windows 7, но до сих пор в сети нет информации с его нормальным описанием. Документация по этой интересной системе либо совсем отсутствует, либо она, мягко выражаясь, не совсем интересна. Итак, что же такое Vault? Windows Vault представляет собой защищенное хранилище секретов, паролей и другой персональной информации как пользователя, так и системы.

Windows Vault пришел на смену устаревшему хранителю паролей Credential Manager, который использовался в прошлых версиях Windows. Данные, хранимые в Windows Vault, структуизированы и представляют собой набор записей, принадлежащих определенной схеме Vault (на рисунке внизу показана условная структура Vault). В Vault также было добавлено несколько новых возможностей:

- Создание резервных копий всех паролей и их восстановление

- Улучшена система шифрования и переносимость на другие системы

- Улучшенный интерфейс программирования

- Появилась возможность самостоятельного создания и управления Vault

На физическом уровне Vault — это дисковый каталог с набором следующих файлов:

- Policy.vpol — набор ключей шифрования для записей Vault. Данные ключи могут быть защищены при помощи двух основным методов: с помощью DPAPI, либо с помощью пароля пользователя. Последний тип защиты не используется в Windows 8.

- <GUID>.vsch — схема Vault, содержащая описатели структур, флаги и другую служебную информацию.

- <GUID>.vcrd — запись Vault, в которой находятся исходные зашифрованные данные, относящиеся к определенной схеме и состоящие, как правило, из нескольких полей. Шифрование исходных данных реализовано грамотно: применен алгоритм AES, где ключ шифрования берется из базы policy.vpol (см. выше), в каждой записи при шифровании используется соль.

В настоящее время существует два типа хранилища Vault: системное и пользовательское. Пользовательский Vault может быть расположен в следующих каталогах:

<USER_APP_DATA>/Microsoft/Vault/<GUID>

<USER_LOCAL_APP_DATA>/Microsoft/Vault/<GUID>

Например,

С:/Users/Helen/AppData/Roaming/Microsoft/Vault/4BF4C442-9B8A-41A0-B380-DD4A704DDB28

С:/Users/John/AppData/Local/Microsof/tVault/18289F5D-9783-43EC-A50D-52DA022B046E

Системный Vault по-умолчанию расположен в каталогах:

<SYSTEM_APP_DATA>/Microsoft/Vault/<GUID>

<SYSTEM_LOCAL_APP_DATA>/Microsoft/Vault/<GUID>

<PROGRAM_DATA>/Microsoft/Vault/<GUID>

Например,

С:/Windows/System32/config/systemprofile/AppData/Roaming/Microsoft/Vault/4BF4C442-9B8A-41A0-B380-DD4A704DDB28

С:/Windows/System32/config/systemprofile/AppData/Local/Microsoft/Vault/4BF4C442-9B8A-41A0-B380-DD4A704DDB28

C:/ProgramData/Microsoft/Vault/AC658CB4-9126-49BD-B877-31EEDAB3F204

Итак, Windows Vault это структуизированное хранилище приватных данных, пришедшее на смену Credential Manager. Очередная попытка Microsoft создать универсальное хранилище секретов, которого так нехватает Windows. Мы уже писали об этом ранее.

Документ доступен для свободного распространения

и перепечатки с обязательной ссылкой на первоисточник.

(с) 2006 Passcape Software. All rights reserved.

Опубликовано:

15:15:19 03.10.2012

Автор:

Passcape_Admin

Последнее обновление

16:21:51 05.10.2012

Время на прочтение

4 мин

Количество просмотров 3.8K

В дополнение к нашей прошлой статье про расшифровку DPAPI-блобов расскажем еще о двух случаях, с которыми нам пришлось столкнуться. Речь пойдет о сохраненных паролях в браузерах MS IE11 и Edge.

Стратегия остается прежней – будем все расшифровывать в режиме offline. Для этого необходимо забрать нужные файлы.

В зависимости от операционной системы (Windows 7 или выше) сохраненные пароли следует искать в двух местах:

В случае Windows 7 это ветка реестра

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\IntelliForms\Storage2В случае Windows 8 и выше — хранилище Windows Vault.

Так же следует отметить что на Windows 7 пароли http basic авторизации так же хранятся в Windows Vault, так что забрать его не помешает в любом случае.

Ну и по старой доброй традиции — все это конечно же шифруется через DPAPI-механизмы.

Теперь рассмотрим алгоритм расшифровки более подробно.

Windows 7 + IE11 (Edge)

Как уже упоминалось выше, пароли хранятся в реестре текущего пользователя и представляют из себя DPAPI-блобы, зашифрованные мастер-ключом пользователя.

Но есть важное отличие — при шифровании пароля применяется энтропия. Энтропия — это URL, по которому вводится пароль в формате ("https://url"+"\x00").lower().encode("utf-16-le").

Для расшифровки пароля нужно знать полный URL! Иначе никак.

Но, чтобы IE сам знал как расшифровывать пароль — этот URL хешируется и сохраняется в реестре в качестве имени ключа с DPAPI-blob.

Рассмотрим небольшой пример. Для сайта https://rdot.org/forum/ сохраненный пароль будет выглядеть так:

A88E21329B5372B856CE238B79D1F28D8EA1FD359D REG_BINARY 01000000D08C9DDF0115D1118C7A00C......BC310C51EE0F9B05D

где

A88… — это хешированный URL https://rdot.org/forum/

01000000D08C… — DPAPI-блоб, содержащий username и пароль

Алгоритм хеширования URL незамысловатый. Подробнее о нем можно почитать в ЦРУ-шных наработках Vault7.

На питоне он выглядит следующим образом:

import hashlib

url = "https://rdot.org/Forum/".lower() + "\x00"

url_utf_16_le = url.encode("utf-16-le")

sha1obj = hashlib.sha1(url_utf_16_le)

urldigest = sha1obj.digest()

checksum = 0

len(urldigest)

for abyte in urldigest:

checksum = (checksum + (ord(abyte))) & 0xFF

hash = sha1obj.hexdigest().upper()

cksum = "%02X" % checksum

reg_value_name = "%s%s" % (hash, cksum)

print reg_value_nameСписок последних 50-ти введенных URL можно почерпнуть так же из реестра:

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\typedurls

Вернемся к примеру. Допустим нам необходимо найти в реестре сохраненный пароль от https://rdot.org/forum/.

Подставив значение URL в скрипт конвертации — мы получим значение

A88E21329B5372B856CE238B79D1F28D8EA1FD359DКлюч с этим наименованием нам необходимо отыскать в реестре

req query "HKEY_USERS\<SID>\Software\Microsoft\Internet Explorer\IntelliForms\Storage2"

Если такой ключ найден — его необходимо скопировать в файл в виде hex-значений (т.е. интерпретировав значение ключа как hex blob) и произвести расшифровку как DPAPI-blob c применением энтропии: ("https://rdot.org/forum/".lower() + "\x00").encode("utf-16-le")

Для расшифровки можно воспользоваться dpapick, внеся соответствующие изменения для учета энтропии в расшифровке.

В файле examples/filegeneric.py вызов функции

probe.try_decrypt_with_password(options.password, mkp, options.sid)заменить на

probe.try_decrypt_with_password(options.password, mkp, options.sid, entropy=("https://rdot.org/forum/".lower() + "\x00").encode("utf-16-le"))и после этого вызвать dpapick как обычно:

./filegeneric.py --sid <SID> --masterkey <mk dir> --password <..> --inputfile <dpapi blob from registry>Если мастер-ключ расшифровался верно, то на выходе получим сохраненные логин и пароль (после некоторого количества служебных бинарных данных).

Windows 8.1 и выше

В случае сохранения паролей на Win8 и выше пароли от http форм, равно как и http basic авторизации, хранятся в Windows Vault. И что хорошо — вместе с паролем сохраняется и полный URL сайта, к которому он подходит.

Сам Vault шифруется двухступенчато — сначала весь блок данных шифруется AES’ом, а симметричный ключ для расшифровки шифруется DPAPI и сохраняется в файл. Полностью алгоритм по шифровке-расшифровке описан в статье ребят из Zena Forensics.

Ими же разработаны специальные декрипторы для Windows Vault на основе dpapick (dpapilab). Их можно взять на гите ZF или скачать форк с нашего гитхаба.

Хранилище Vault расположено в профиле пользователя:

C:\Users\<user>\AppData\Local\Microsoft\Vault\<GUID>\Внутри файл .vpol — DPAPI-блоб, зашифрованный ключом пользователя, и хранящий AES-key для расшифровки .vcrd

Для расшифровки Vault необходимо запустить:

./vaultdec.py --masterkey <mk dir> --sid <SID> --password <pass> <VAULT DIR>Вместо пароля можно применить доменный ключ, как было показано в предыдущей статье. Так же следует отметить, что если в машина в домене и включена политика Credential Roaming, то данные Windows Vault будут храниться в ldap. Про это можно прочитать в первой нашей статье про DPAPI.

Маленькое дополнение: для корректной работы скрипта Вам скорее всего потребуется установить старые питоновские либы:

apt install python-construct.legacyШпаргалка

Для расшифровки паролей IE, Edge а так же сохраненных в Windows паролей Вам необходимо забрать:

каталог c Vault

c:\Users\<user>\AppData\Local\Microsoft\Vault\<GUID>\каталог c мастер-ключами

c:\Users\<user>\AppData\roaming\microsoft\Protect\<SID>\содержимое ключей реестра

HKEY_USERS\<SID>\Software\Microsoft\Internet Explorer\IntelliForms\Storage2

HKEY_USERS>\<SID>\Software\Microsoft\Internet Explorer\typedurlsПомимо этого, необходимо знать пароль пользователя или доменный dpapi backup-ключ для расшифровки без пароля.

Windows Vault, in Windows 7, is the new name for Stored User Names and Passwords in Vista and Windows XP. In this article, I will explain what kinds of passwords are stored in the Windows Vault and in my next post I will describe how you can disable password caching.

Contents

- Credential Manager

- Stored User Names and Passwords

- Windows Vault storage location

- New features in Windows 7

- Stored credentials in Windows Vault

- Author

- Recent Posts

Michael Pietroforte is the founder and editor in chief of 4sysops. He has more than 35 years of experience in IT management and system administration.

Credential Manager

You can access the Windows Vault through the Credential Manager. The easiest way is by just typing «Credential Manager» in the Windows 7 Start Menu search prompt. You can also access the Credential Manager through the Control Panel: -> User Accounts -> User Accounts. The link to the Credential Manager can be found in the left navigation bar.

Stored User Names and Passwords

In Vista and Windows XP, to access Stored Usernames and Passwords, you have to run «control userpasswords2» from the command prompt, then click on Advanced, and then on Manage Passwords. In Vista you can also launch the tool via the Control Panel: User Accounts -> User Accounts, and then click on «Manage your network passwords» in the left navigation bar.

Windows Vault storage location

Windows 7 stores the Windows Vault files in c:\users\[UserName]\AppData\Roaming\Microsoft\Credentials if the computer is an Active Directory domain member, and in c:\users\[UserName]\AppData\Local\Microsoft\Credentials. If you want to get rid of all your stored credentials you can simply delete the encrypted files in these locations.

New features in Windows 7

With Vista, Microsoft introduced a new backup feature that allows you to save your stored password to a .crd file. New in Windows 7 is the term «Windows Vault», for the password storage, and “Credential Manager”, the user interface.

Stored credentials in Windows Vault

The Credential Manager in Windows now separates the three password types that Windows stores for network connections: Windows Credentials, Certificate-Based Credentials, and Generic Credentials.

Windows Credentials are user names and passwords used to log on to network shares, websites (Windows Integrated Authentication), and Remote Desktop Connections (Terminal Server). Certificate-Based Credentials are for smart cards, and Generic Credentials are for third party applications that manage authorization without using the credentials of the logged on account.

What these credentials have in common is that they can be stored in the Windows Vault to allow you to automatically log on to a remote site without being prompted to provide a user name and password.

However, the Windows Vault doesn’t store all the credentials that can be cached by Windows. For example, the cache domain logon password hash, which I discussed in my last article, is not stored in the Windows Vault. Neither does the Windows Vault save the passwords of the Internet Explorer autocomplete feature (topic of another post).

In my next article, I will discuss the security risks of stored Windows passwords and how you can disable Windows password caching.

Microsoft introduced a password vault in Windows 7. Here is how to use it to keep your passwords secure.

Update: Microsoft no longer supports Windows 7. Make sure you are up to date and running Windows 10 or above on your PC.

If you use a lot of different Microsoft services, it can get confusing sometimes remembering all your credentials (passwords and usernames) for each one. Sure, you could just use one universal username and password for everything, but that poses an obvious security risk. That’s where Windows 7 comes in with its Windows Vault that will help manage your credentials for you. And it can even create backups.

The bad news is that Windows Vault will only work with applications that are designed to communicate with and pull the information from the vault. This situation makes the usefulness of the vault drop a few steps, but we can still use it in other ways, and I’ll show an example below.

Some of the applications that Windows Vault does work with are:

- Windows Live products (Hotmail, SkyDrive, etc.)

- Microsoft Office Products (Like Outlook Web Access for Exchange Server)

- Windows Explorer Drive Mapping

- Windows 7

- Windows Server

How To Use Windows 7 Credential Manager To Organize and Remember Passwords

1. Click the Start Menu Orb and Type in Windows vault, then Press Enter.

2. Once Windows Credential Manager loads up, you’ll need to select which type of password you want to save.

- Windows Credentials

- These are used to log into Windows-based systems on the network

- Certificate-Based Credentials

- Complicated and used for advanced system configurations

- General Credentials

- This type covers nearly all passwords for programs, websites, and services compatible with Windows Vault

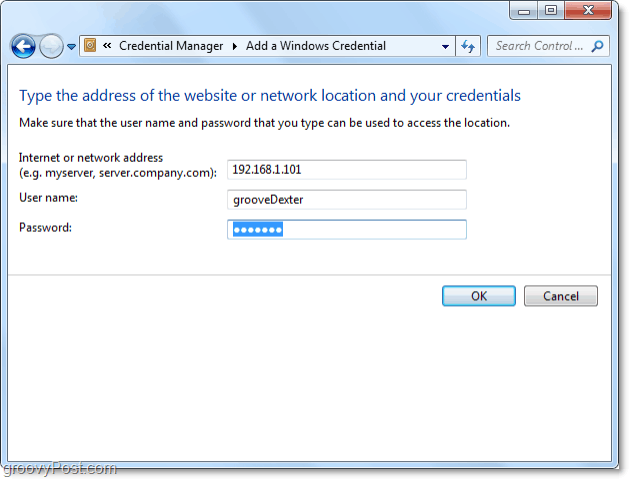

In this example, we’ll use Windows Credentials to save the login information for another Windows computer on the local network. So Click Add a Windows credential.

3. In the top line Type in either the network address or the computer name (e.g. PC-DellXPS) depending on how you like to organize your information. For me, I’m going to just type the local IP address. In the next line Type in the User name, and then under that Type in the Password for that windows machine. The username should be the user account name that is normally used to log into Windows 7.

That’s all there is to it! Now Windows Vault will store the credentials and help you automatically log into the network location. If you end up changing your credentials, you’ll need to go back into Windows Vault and change them there too. Just click Edit under the appropriately stored credential, and it will let you change all of its settings.