|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

1 |

|

|

14.11.2017, 23:57. Показов 14391. Ответов 17

Здравствуйте. Поймал вирус. Вставил флешку (видимо, зараженную), Симантек стал ругаться на файлы в некой папке WindowsServices. Снес папку. Также обратил внимание, что бывшие на флешке фото переместились в папку «_». Не придал особого значения произошедшему — просто почистил флешку и отформатировал. Вставил другую, рабочую — и на моих глазах ее содержимое стало перемещаться в папку «_» + на флешке появилась папка WindowsServices и значок (ярлык) самой флешки (скриншот: ). Далее следовал инструкциям на сайте. Симантек удалил, т.к. не разобрался как его отключать. Логи прилагаются. Надеюсь, все сделал правильно.

0 |

|

12789 / 6940 / 1448 Регистрация: 06.09.2009 Сообщений: 25,758 |

|

|

15.11.2017, 00:18 |

2 |

|

Выполните скрипт в AVZ Код begin

ShowMessage('Внимание! Перед выполнением скрипта AVZ автоматически закроет все сетевые подключения.' + #13#10 + 'После перезагрузки компьютера подключения к сети будут восстановлены в автоматическом режиме.');

ExecuteFile('net.exe', 'stop tcpip /y', 0, 15000, true);

if not IsWOW64

then

begin

SearchRootkit(true, true);

SetAVZGuardStatus(True);

end;

QuarantineFile('C:\Users\XE\AppData\Roaming\WindowsServices\helper.vbs','');

DeleteFile('C:\Users\XE\AppData\Roaming\WindowsServices\helper.vbs','32');

BC_ImportAll;

ExecuteSysClean;

BC_Activate;

RebootWindows(false);

end.

Будет выполнена перезагрузка компьютера. Выполните скрипт в AVZ Код begin

CreateQurantineArchive('c:\quarantine.zip');

end.

Отправьте c:\quarantine.zip при помощи формы над первым сообщением темы или (если размер архива превышает 16 MB) на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: virus в теле письма. Пожалуйста, ЕЩЕ РАЗ запустите Autologger, прикрепите к следующему сообщению НОВЫЕ логи.

0 |

|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

15.11.2017, 11:06 [ТС] |

3 |

|

Благодарю за оперативный ответ. Карантин загрузил посредством формы. Прикрепляю логи. P.S. Скажите, пока лечусь, могу работать на компе? Ну там что-то делать в Инете, почту проверить?

0 |

|

12789 / 6940 / 1448 Регистрация: 06.09.2009 Сообщений: 25,758 |

|

|

15.11.2017, 12:47 |

4 |

|

Работайте. Скачайте Farbar Recovery Scan Tool [img]https://i.**********/NAAC5Ba.png[/img] и сохраните на Рабочем столе.

1. Запустите программу двойным щелчком. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

0 |

|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

15.11.2017, 12:59 [ТС] |

5 |

|

Готово. Быстро однако.

0 |

|

12789 / 6940 / 1448 Регистрация: 06.09.2009 Сообщений: 25,758 |

|

|

16.11.2017, 00:13 |

6 |

|

1. Откройте Блокнот и скопируйте в него приведенный ниже текст Код CreateRestorePoint:

HKU\S-1-5-19\...\Run: [] => [X]

HKU\S-1-5-20\...\Run: [] => [X]

HKU\S-1-5-21-990306320-2052189089-3487630728-1000\...\Run: [] => [X]

HKU\S-1-5-21-990306320-2052189089-3487630728-1003\...\Run: [] => [X]

HKU\S-1-5-18\...\Run: [] => [X]

BHO: No Name -> {D5FEC983-01DB-414A-9456-AF95AC9ED7B5} -> No File

BHO-x32: No Name -> {D5FEC983-01DB-414A-9456-AF95AC9ED7B5} -> No File

CHR HKU\S-1-5-21-990306320-2052189089-3487630728-1000\SOFTWARE\Google\Chrome\Extensions\...\Chrome\Extension: [mjbepbhonbojpoaenhckjocchgfiaofo] - hxxps://clients2.google.com/service/update2/crx

CHR HKLM-x32\...\Chrome\Extension: [aminlpmkfcdibgpgfajlgnamicjckkjf] - hxxp://clients2.google.com/service/update2/crx

CHR HKLM-x32\...\Chrome\Extension: [cncgohepihcekklokhbhiblhfcmipbdh] - hxxp://clients2.google.com/service/update2/crx

CHR HKLM-x32\...\Chrome\Extension: [efaidnbmnnnibpcajpcglclefindmkaj] - hxxps://clients2.google.com/service/update2/crx

CHR HKLM-x32\...\Chrome\Extension: [gehngeifmelphpllncobkmimphfkckne] - hxxp://clients2.google.com/service/update2/crx

CHR HKLM-x32\...\Chrome\Extension: [jdkihdhlegcdggknokfekoemkjjnjhgi] - hxxp://clients2.google.com/service/update2/crx

CHR HKLM-x32\...\Chrome\Extension: [lifbcibllhkdhoafpjfnlhfpfgnpldfl] - hxxps://clients2.google.com/service/update2/crx

CHR HKLM-x32\...\Chrome\Extension: [mdeldjolamfbcgnndjmjjiinnhbnbnla] - hxxp://clients2.google.com/service/update2/crx

AlternateDataStreams: C:\ProgramData\TEMP:41ADDB8A [151]

AlternateDataStreams: C:\ProgramData\TEMP:A064CECC [136]

Reboot:

2. Нажмите Файл – Сохранить как

0 |

|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

16.11.2017, 11:26 [ТС] |

7 |

|

Сделал.

0 |

|

12789 / 6940 / 1448 Регистрация: 06.09.2009 Сообщений: 25,758 |

|

|

16.11.2017, 21:07 |

8 |

|

Проблема решена?

1 |

|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

17.11.2017, 16:15 [ТС] |

9 |

|

Да, все отлично: вынул флешку / вставил заново — никакие папки и ярлыки не создаются. Большое вам спасибо. Вопрос: что делать со второй флешкой и ноутом, на котором очевидно сидит этот вирус? Добавлено через 4 часа 51 минуту

0 |

|

12789 / 6940 / 1448 Регистрация: 06.09.2009 Сообщений: 25,758 |

|

|

17.11.2017, 18:46 |

10 |

|

Загрузите SecurityCheck by glax24 & Severnyj и сохраните утилиту на Рабочем столе.

Вопрос: что делать со второй флешкой и ноутом, на котором очевидно сидит этот вирус? По ноутбуку создайте отдельную тему с логами

Еще хотел спросить что это за вирус такой и что он делает? Кроме скрытия информации, ничего.

0 |

|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

18.11.2017, 22:32 [ТС] |

11 |

|

Еще раз спасибо за помощь. По ноуту сделаю тему. А с зараженной флешкой как быть? Может отформатировать ее, отключив «Автозапуск»?

0 |

|

12789 / 6940 / 1448 Регистрация: 06.09.2009 Сообщений: 25,758 |

|

|

19.11.2017, 08:06 |

12 |

|

Зачем форматировать, если можно просто преместить файлы на их прежнее место, а все лишнее от вирусов удалить. + Загрузите SecurityCheck by glax24 & Severnyj и сохраните утилиту на Рабочем столе.

0 |

|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

23.11.2017, 11:06 [ТС] |

13 |

|

Скажите, а зачем мне запускать SecurityCheck by glax24 & Severnyj? Я же уже вроде все почистил. Или это для лечения флешки?

0 |

|

12789 / 6940 / 1448 Регистрация: 06.09.2009 Сообщений: 25,758 |

|

|

23.11.2017, 23:00 |

14 |

|

Это для поиска уязвимых программ

0 |

|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

24.11.2017, 22:07 [ТС] |

15 |

|

Я понял. Прикладываю файл.

0 |

|

12789 / 6940 / 1448 Регистрация: 06.09.2009 Сообщений: 25,758 |

|

|

25.11.2017, 16:40 |

16 |

|

——————————- [ Windows ] ——————————- Исправляйте указанное + Рекомендации после удаления вредоносного ПО

0 |

|

0 / 0 / 0 Регистрация: 14.11.2017 Сообщений: 10 |

|

|

29.11.2017, 10:57 [ТС] |

17 |

|

Большое спасибо. Ace Stream Media 3.1.16.1 v.3.1.16.1 Внимание! Нежелательное ПО. Очень не хотелось бы удалять. Большинство онлайн-трансляций футбольных матчей идут через нее. Есть Sopcast, конечно, но он похуже и каналов меньше. Неужели оно такое вредное? Мне кажется его в список нежелательных занесли именно по причине того, что можно бесплатно смотреть платные каналы)) P.S. Ссылка на описание программы выдает ошибку.

0 |

|

20529 / 15174 / 2913 Регистрация: 08.10.2012 Сообщений: 61,597 |

|

|

29.11.2017, 12:00 |

18 |

|

Ссылка на описание программы выдает ошибку В адресной строке слово resources замените на threads

0 |

Вчера на курсах подхватил на флешку вирус, который был немедленно детектирован и удален антивирусом на моем домашнем компе. Однако оказалось, что все папки на флешке стали ярлыками. Какое-то время назад я уже сталкивался с такой проблемой, поэтому знаю первое правило, позволяющее предотвратить заражение вашего компьютера: не в коем случае не пытайтесь открыть ярлыки к папкам! (даже если данные на флешке бесценны, и вы хотите немедленно убедиться в том, что они никуда не пропали). Почему не стоит открывать эти ярлыки? Создатели вируса пошли на такую уловку: в свойствах этих ярлыков прописаны две команды:

- Первая запускает и устанавливает вирус на Ваш ПК

- Вторая открывает интересующую Вас папку

Т.е. пользователь, на компьютере которого не установлен антивирус, не обратив внимание на тот факт, что все каталоги на флешке теперь отображаются в виде ярлыков, может просто не знать, что флешка заражена, т.к. все папки на флешке открываются и информация в них на месте. В некоторых модификациях подобного вируса папки перестают открываться, даже если щелкнуть по ярлыку. В любом случае, не паникуйте, не спешите форматировать USB флешку и читайте внимательно инструкцию ниже. Поймите, каталоги никуда не делись, они как лежали на флешке так и лежат. Просто вирус скрыл все папки на флешке, т.е. им были назначены соответствующие атрибуты (скрытый + архивный). Наша задача: уничтожить вирус и снять эти атрибуты.

Итак, ниже я приведу инструкцию, описывающую что делать, если папки на флеше стали ярлыками

Содержание:

- Удаляем исполняемые файлы вируса на USB флешке

- Проверка системы на наличие команд автозапуска вируса

- Восстанавливаем вид каталогов и доступ к папкам

- Ручной способ восстановления атрибутов скрытых папок на флешке

- Скрипт для автоматического снятия атрибутов скрытия с исходных папок и файлов

Удаляем исполняемые файлы вируса на USB флешке

Первым делом необходимо избавиться от исполняемых фалов вируса. Это можно сделать с помощью любого антивируса (благо есть куча бесплатных или portable версий, таких как Dr.Web CureIt или Kaspersky Virus Removal Tool), если же его нет – можно попробовать найти и обезвредить вирус вручную. Как же найти файлы вируса, заразившего USB флешку?

- В проводнике Windows включаем отображение скрытых и системных фалов.

- В Windows XP: Пуск-> Мой компьютер->Меню Сервис->Свойства папки->вкладка Вид. На ней снимаем галку у параметра «Скрывать защищенные системные файлы (рекомендуется)» и устанавливаем у «Показывать скрытые файлы и папки».

- В Windows 7 путь немного другой: Пуск->Панель Управления->Оформление и персонализация->Параметры папок->Вкладка Вид. Параметры те же самые.

- Для Windows 8/10 инструкция есть в статье Показать скрытые папки в Windows 8.

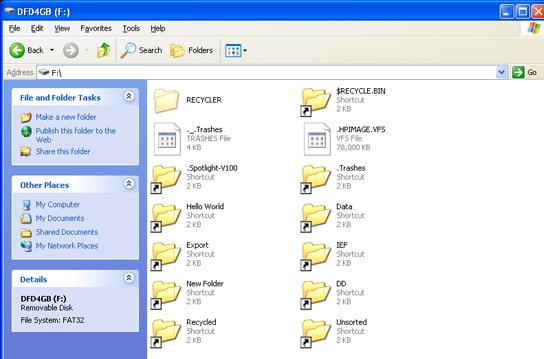

- Открываем содержимое флешки, и видим на нем множество ярлыков на папки (обратите внимание на значок ярлыка у иконок папок).

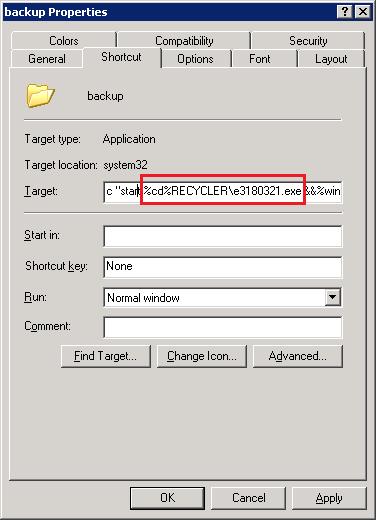

Теперь нужно открыть свойства любого ярлыка на папку (ПКМ -> Свойства). Они будут выглядеть примерно так:

Нас интересует значения поля Target (Объект). Строка, указанная в нем довольно длинная, и может выглядит примерно так:

%windir%\system32\cmd.exe /c "start %cd%RECYCLER\e3180321.exe &&%windir%\explorer.exe %cd%backup

В этом примере RECYCLER\e3180321.exe это и есть тот самый вирус. Т.е. файл вируса с именем e3180321.exe находится в папке RECYCLER. Удаляем этот файл, а можно и папку целиком (рекомендую проверить наличие этой папки как на самой зараженной флешке, так и в системных каталогах C:\windows, C:\windows\system32 и в профиле текущего пользователя (о них чуть ниже)).

Так же рекомендую посмотреть исполняемые файлы вируса в следующих каталогах:

- в Windows 7, 8 и 10 —

C:\users\имя_пользователя\appdata\roaming\ - в Windows XP —

C:\Documents and Settings\имя_пользователя\Local Settings\Application Data\

Если в этих каталогах имеются файлы с расширением «.exe», то скорее всего это и есть исполняемый файл вируса и его можно удалить (на незараженном компьютере в этом каталоге .exe файлов быть не должно).

В некоторых случаях такие вирусы не детектируются антивирусами, т.к. их могут создавать в виде .bat/.cmd/.vbs файлов сценариев, которые в принципе не выполняют никаких деструктивных действия на компьютере. Рекомендуем руками проверить флешку на наличие файлов с такими разрешениями (их код можно посмотреть с помощью любого текстового редактора).

Теперь клик по ярлыку не опасен!

Проверка системы на наличие команд автозапуска вируса

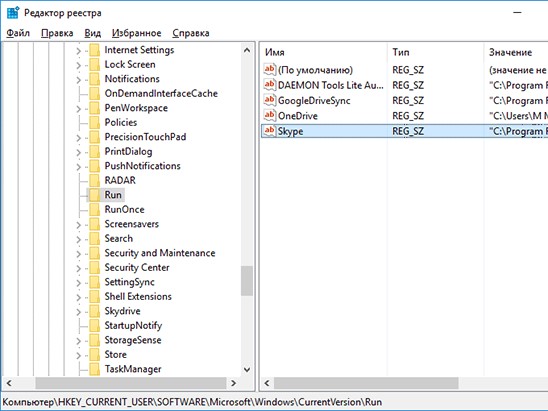

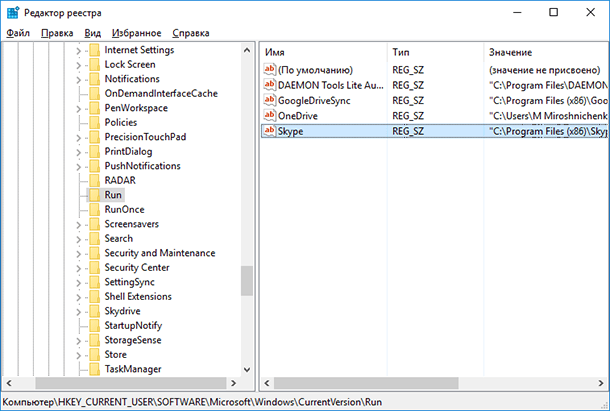

В некоторых случаях вирусы прописывают себя в автозапуск системы. Проверьте руками следующие ветки реестра (regedit.exe) на наличие подозрительных записей:

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run – эти программы запускаются при загрузке компьютера

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run – программы, автоматически запускаемые при входе текущего пользователя

Удалите все подозрительные записи и незнакомые программ (ничего плохого вы не сделаете, и если даже вы отключите автозагрузку какой-то нужной программы, вы сможете всегда запустить ее вручную после входа в систему).

Другие способы автозапуска программ в системе описаны в статье Управление автозапуском программ в Windows 8.

Восстанавливаем вид каталогов и доступ к папкам

После того, как флешка и компьютер очищена от вирусов, нужно восстановить обычный вид папок и файлов на флешке. В зависимости от модификации вируса (и фантазии «разработчиков») оригинальным папкам могут быть присваивоены системные атрибуты «скрытая» и «системная», либо они могут быть перенесены в некую также скрытую папку, специально созданную вирусом. Просто так эти атрибуты не снять, поэтому придется воспользоваться командами сброса атрибутов через командную строку. Это также можно сделать вручную или с помощью командного файла. Затем оставшиеся ярлыки на папки можно удалить – они нам не нужны

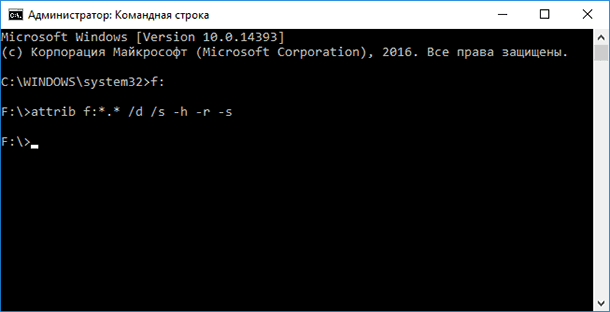

Ручной способ восстановления атрибутов скрытых папок на флешке

- Открываем командную строку с правами администратора

- В появившемся черном окне вводим команды, после набора каждой нажимаем Enter

cd /d f:\

, где

f:\

— это буква диска, назначенная флешке (в конкретном случае может отличаться)

attrib -s -h /d /s

, команда сбрасывает атрибуты S («Системный»), H («Скрытый») для всех файлов и папок в текущем каталоге и во всех вложенных.

Скрипт для автоматического снятия атрибутов скрытия с исходных папок и файлов

Можно воспользоваться готовым скриптов, которые выполняет все операции по восстановлению атрибутов файлов автоматически.

С этого сайта скачайте файл clear_attrib.bat (263 байта) (прямая ссылка) и запустите его с правами администратора. Файл содержит следующий код:

:lbl

cls

set /p disk_flash="Enter flash drive: "

cd /D %disk_flash%:

if %errorlevel%==1 goto lbl

cls

cd /D %disk_flash%:

del *.lnk /q /f

attrib -s -h -r autorun.*

del autorun.* /F

attrib -h -r -s -a /D /S

rd RECYCLER /q /s

explorer.exe %disk_flash%:

При запуске программа просит вас указать имя диска флешки (например, F:), а затем сама удаляет все ярлыки, фалы autorun.*, снимает атрибуты скрытия с каталогов, удаляет папку с вирусом RECYCLER и, наконец, показывает содержимое USB флешки в проводнике.

Надеюсь, эта заметка будет полезной. Если у вас встретятся другие модификации вируса, превращающего папки на флешке в ярлыки – описывайте симптомы в комментариях, попытаемся разобраться с проблемой вместе!

Windows Services — это набор приложений и процессов, предназначенных для запуска и выполнения задач в операционной системе Windows. Они обеспечивают работу различных сервисов, которые могут быть включены или отключены в зависимости от потребностей пользователя. Представьте, что у вас есть флешка с предустановленными службами Windows, которые можно использовать для запуска на любом компьютере без установки. Это означает, что вы можете иметь доступ к различным сервисам и функциям Windows без необходимости устанавливать их на каждом компьютере отдельно.

Одним из главных преимуществ использования Windows services на флешке является удобство. Вам не нужно устанавливать и настраивать каждый сервис отдельно на каждом компьютере. Просто подключите флешку к нужному компьютеру и запустите необходимый сервис. Это особенно удобно, если у вас есть разные компьютеры, на которых требуется регулярно выполнять одну и ту же задачу, например, обновление базы данных или синхронизация файлов.

Windows services на флешке также могут быть полезны при технической поддержке. Если у вас есть нестандартная или специализированная программа, необходимая для решения проблемы на компьютере клиента, вы можете просто подключить флешку с нужными службами и запустить необходимые процессы. Это позволяет сэкономить время, упростить процесс поддержки и повысить эффективность работы.

Использование Windows services на флешке требует некоторых навыков в области настройки и работы с самой системой. Однако, это является очень полезным инструментом для профессионалов, занимающихся IT-поддержкой или администрированием сетей. Более того, это может быть удобным решением для обычных пользователей, чтобы упростить выполнение задач и повысить производительность своих компьютеров без лишних сложностей.

Службы Windows могут запускаться при старте операционной системы или по требованию, в зависимости от их настроек. Они работают в фоновом режиме, без прямого взаимодействия с пользователем. Это позволяет службам Windows выполнять различные задачи, такие как обновления, резервное копирование данных, обслуживание сетевых соединений и многое другое.

Службы Windows имеют разные уровни привилегий. Некоторые службы работают с привилегиями администратора, в то время как другие могут работать от имени обычного пользователя. Каждая служба Windows имеет свои собственные настройки и параметры, которые можно настраивать через меню служб в операционной системе.

Службы Windows очень полезны для автоматизации задач и обеспечения безопасности системы. Они могут работать в фоновом режиме, не привлекая внимания пользователя, и выполнять свои функции независимо от того, с кем в данный момент работает пользователь. Кроме того, службы Windows могут быть установлены и запущены с портативного носителя, такого как USB флешка, что делает их переносимыми и удобными в использовании на разных компьютерах.

Зачем нужны Windows services на флешке

Windows services на флешке представляют собой набор программных сервисов, которые можно запустить и использовать на компьютере без необходимости установки на жесткий диск. Это удобное решение, которое позволяет вам взять необходимые сервисы с собой и использовать их на разных компьютерах без необходимости повторной установки.

Основная цель использования Windows services на флешке — обеспечение мобильности и удобства. Это может быть полезно, когда вы работаете с несколькими компьютерами или выезжаете в командировку. Вместо того, чтобы устанавливать все необходимые программы на каждый компьютер заново, вы можете просто вставить флешку и запустить нужные сервисы.

Кроме того, использование Windows services на флешке может быть полезно, когда вы имеете дело с компьютерами, на которых не разрешается устанавливать дополнительное программное обеспечение. Например, в публичных местах, где доступ к системным настройкам ограничен, вы можете использовать только те сервисы, которые содержатся на флешке.

Однако необходимо помнить, что не все программы могут быть запущены с флешки в качестве Windows services. Некоторые программы требуют установки на жесткий диск и наличия необходимых системных файлов. Поэтому перед использованием Windows services на флешке, убедитесь, что все необходимые программы могут быть запущены в этом режиме.

- Мобильность и удобство использования на разных компьютерах

- Возможность использования на компьютерах, где запрещена установка дополнительного ПО

- Не все программы могут быть запущены с флешки в режиме Windows services, проверьте совместимость

Получение и установка Windows services на флешку

Для получения Windows services на флешку следуйте следующим шагам:

- Определите, какую службу или программу вы хотите установить на флешку.

- Загрузите архив программы или службы с официального сайта разработчика или другого надежного источника.

- Подключите флешку к компьютеру.

- Создайте на флешке новую папку для установки Windows services.

- Распакуйте архив программы или службы в созданную папку на флешке.

Теперь Windows services успешно установлены на флешку и готовы к использованию на других компьютерах с операционной системой Windows. При подключении флешки к другому компьютеру, вы можете запустить службу или программу, следуя инструкциям, предоставленным разработчиком или приложением.

Скачивание необходимых файлов

Для работы с Windows services на флешке вам потребуются необходимые файлы, которые можно скачать с официального сайта разработчика. Процесс скачивания может отличаться в зависимости от программы, которую вы выбрали. В основном, необходимые файлы предоставляются в виде архива, который следует распаковать после скачивания.

Перейдите на официальный сайт разработчика программы, которую вы хотите использовать на флешке. На главной странице сайта обычно расположена ссылка на раздел «Скачать» или «Downloads». Пройдя по этой ссылке, вы попадете на страницу со списком доступных версий программы.

Внимательно выберите нужную вам версию программы, которую хотите установить на флешку. Обычно к каждой версии указаны ее характеристики и требования к системе. Проверьте, что ваша операционная система подходит для установки выбранной версии программы.

Чтобы скачать файл, щелкните по ссылке «Скачать» или «Download». Браузер начнет загрузку файла. Дождитесь окончания загрузки файла.

После окончания загрузки, найдите скачанный файл на вашем компьютере. Обычно загруженные файлы сохраняются в папке «Загрузки» или «Downloads».

Если файл был скачан в виде архива, распакуйте его с помощью программы для архивации, такой как 7-Zip или WinRAR. Для этого щелкните правой кнопкой мыши на скачанный файл и выберите опцию «Извлечь файлы» или «Extract files». Затем выберите путь для распаковки файлов.

Установка Windows services на флешку

Для установки Windows services на флешку следуйте указанным ниже шагам:

- Подготовьте флешку. Убедитесь, что на флешке достаточно свободного места для установки выбранных Windows services.

- Выберите нужные программы. Найдите и скачайте файлы установки Windows services, которые вам необходимы. Обычно они представлены в формате .msi или .exe.

- Создайте папку на флешке. Откройте флешку в проводнике Windows, создайте новую папку и назовите ее, например, «Services».

- Скопируйте файлы установки. Скопируйте скачанные файлы установки Windows services в созданную вами папку на флешке.

- Установите Windows services. Подключите флешку к компьютеру, на котором вы хотите использовать эти программы. Откройте папку «Services» на флешке и запустите файлы установки один за другим. Следуйте инструкциям установщика и выберите путь установки на флешку.

После завершения установки Windows services на флешку, вы сможете использовать эти программы, подключая флешку к любому компьютеру с операционной системой Windows. Это удобно, если вы желаете иметь доступ к своим любимым программам и настройкам вне зависимости от компьютера, на котором работаете.

Настройка и использование Windows services на флешке

Для настройки Windows services на флешке необходимо выполнить следующие шаги:

- Выберите флеш-накопитель большой емкости (рекомендуется использовать флешку объемом не менее 16 ГБ).

- Отформатируйте флеш-накопитель в файловую систему NTFS.

- Создайте папку на флеш-накопителе, где вы будете хранить все необходимые файлы для работы Windows services.

- Скопируйте на флешку необходимые файлы, которые будут использоваться при запуске сервисов (исполняемые файлы, конфигурационные файлы и т.д.).

- Создайте на флешке ярлык (ссылку) на исполняемый файл для запуска сервисов.

После настройки Windows services на флешке вы можете использовать их на любом компьютере, подключив флеш-накопитель к USB-порту и запустив соответствующий ярлык. При этом сервисы будут работать на компьютере так же, как если бы они были установлены непосредственно на нем.

Обратите внимание, что для запуска Windows services на флешке могут быть требования по наличию определенных версий операционной системы или установленных компонентов. Убедитесь, что целевой компьютер соответствует всем необходимым требованиям перед использованием Windows services на флешке.

Использование Windows services на флешке может быть полезным в различных ситуациях, например:

- Вы хотите запустить определенный сервис на компьютере, где нет прав администратора для установки программ.

- Вы хотите перенести сервисы на другой компьютер, не тратя время на их повторную установку.

- Вы хотите использовать несколько компьютеров с одними и теми же сервисами, не устанавливая их на каждый компьютер отдельно.

Важно помнить, что использование Windows services на флешке требует бережного обращения с флеш-накопителем и его файлами. Регулярно создавайте резервные копии всех необходимых файлов и следите за обновлениями их версий.

Настройка параметров Windows services на флешке

Windows services на флешке позволяют запускать службы операционной системы Windows с портативного носителя, такого как флешка или внешний жесткий диск. Это предоставляет возможность использовать службы на разных компьютерах без необходимости установки операционной системы или модификации уже установленной ОС.

Для настройки параметров Windows services на флешке, следуйте указанным ниже инструкциям:

- Подготовка флешки:

- Вставьте флешку в компьютер и откройте ее в проводнике.

- Создайте новую папку на флешке для хранения файлов служб.

- Загрузка службы на флешку:

- Скачайте требуемую службу для работы на флешке.

- Сохраните файл службы в созданную папку на флешке.

- Повторите этот шаг для всех служб, которые вы хотите использовать на флешке.

- Настройка службы:

- На флешке найдите файл службы с расширением «.exe».

- Щелкните правой кнопкой мыши на файле службы и выберите «Свойства».

- В разделе «Свойства» установите параметры службы в соответствии с вашими потребностями.

- Запуск службы с флешки на другом компьютере:

- Вставьте флешку в другой компьютер и откройте ее в проводнике.

- Перейдите в папку с файлами службы.

- Запустите файл службы, щелкнув на нем дважды.

Теперь вы знаете, как настроить параметры Windows services на флешке и использовать их на разных компьютерах. Убедитесь, что ваши службы совместимы с операционной системой и необходимые файлы находятся на флешке для безпроблемной работы службы на других компьютерах.

Запуск Windows services с флешки

Иногда может возникнуть необходимость запустить определенный Windows service на компьютере, но нет доступа к интернету или нет возможности установить его. В таких случаях можно использовать флешку для запуска требуемого сервиса.

Для запуска Windows service с флешки необходимо выполнить следующие шаги:

- Скопировать файлы сервиса на флешку. В большинстве случаев Windows service представляет собой исполняемый файл с расширением .exe. Необходимо скопировать этот файл со всеми зависимостями на флешку.

- Подключить флешку к компьютеру, на котором нужно запустить сервис.

- Открыть командную строку с правами администратора. Для этого можно нажать Win+X, а затем выбрать «Командная строка (администратор)».

- При необходимости перейти в директорию флешки с помощью команды cd. Например, если флешка подключена к букве D:, то нужно выполнить команду cd D:.

- Запустить сервис с помощью команды имя_сервиса.exe. Например, если файл сервиса называется «my_service.exe», то нужно выполнить команду my_service.exe.

После выполнения этих шагов Windows service будет запущен и начнет работать на компьютере. Если сервис не запускается или не работает корректно, возможно, что ему требуются дополнительные зависимости или права администратора. В таком случае необходимо установить эти зависимости или выполнить запуск с правами администратора.

Запуск Windows service с флешки может быть полезен в различных ситуациях, например, при отладке или когда требуется запустить сервис на компьютере без доступа к интернету или без возможности установки.

Остановка Windows services на флешке

Для остановки Windows services на флешке необходимо иметь права администратора на компьютере, на котором будут выполняться действия. Кроме того, необходимо включить функцию удаленного управления службами на компьютере, с которого будут производиться действия.

Для начала необходимо подключить флеш-накопитель к компьютеру. После этого можно использовать предустановленное приложение на флешке или создать его самостоятельно. В приложении должна быть предусмотрена возможность выбора службы для остановки.

| Действие | Описание |

|---|---|

| 1. | Запустить приложение на компьютере. |

| 2. | Выбрать службу, которую необходимо остановить. |

| 3. | Нажать на кнопку «Остановить службу». |

| 4. | Подтвердить действие, если требуется. |

| 5. | Дождаться завершения процесса остановки. |

После завершения остановки службы можно отключить флеш-накопитель от компьютера. При следующем подключении флешки к другому компьютеру можно будет остановить другую службу, повторив вышеуказанные шаги.

Важно учитывать, что остановка некоторых служб может привести к некорректной работе операционной системы или других программ. Поэтому перед остановкой службы на флешке рекомендуется быть внимательным и иметь определенные знания о работе служб в Windows.

Преимущества и возможности Windows services на флешке

1. Переносимость. С Windows services на флешке можно использовать свои программы и сервисы на любом компьютере с поддержкой операционной системы Windows, без необходимости установки или регистрации на каждом отдельном компьютере. Это особенно полезно для пользователей, которые часто перемещаются и работают с разными компьютерами.

2. Безопасность. Запуск программ и сервисов с флешки позволяет избежать риска заражения компьютера вирусами или вредоносными программами, которые могут быть на посторонних компьютерах. Флешка с Windows services может быть предварительно проверена на наличие вирусов и помещена в защищенную среду. Это обеспечивает дополнительный уровень безопасности данных и работы.

3. Удобство использования. Windows services на флешке позволяют иметь все необходимые программы и сервисы в одном месте. Вы можете иметь доступ к своим настройкам, профилям, файлам и приложениям без необходимости каждый раз вводить заново или устанавливать их на новом компьютере. Это экономит время и упрощает процесс работы с компьютером.

4. Расширенные возможности. Запуск Windows services с флешки позволяет использовать дополнительные функции и инструменты, которые могут быть не доступны на некоторых компьютерах или операционных системах. Вы можете иметь доступ к специальным программам, настройкам безопасности или серверным сервисам, которые помогут вам в выполнении конкретных задач или процессов.

Использование Windows services на флешке предоставляет множество преимуществ и возможностей для удобной и безопасной работы с программами и сервисами. Это позволяет сэкономить время, повысить безопасность данных и получить доступ к дополнительным функциям, которые могут быть полезными в различных ситуациях.

Повышение портативности и мобильности

Windows services на флешке предлагает уникальную возможность повысить портативность и мобильность вашего компьютера. Этот метод позволяет запускать службы Windows с флеш-накопителя, не требуя установки на компьютер.

Портативность — это особенно важно в наше время, когда люди все чаще работают вне офиса и перемещаются между различными местами. Подключение флешки с Windows services к любому компьютеру позволяет иметь доступ к необходимым программам и инструментам независимо от того, где вы находитесь.

Простота использования — одно из главных преимуществ этого метода. Вам просто нужно подключить флешку с Windows services к компьютеру, и все настройки, программы и данные будут доступны сразу же. Вы можете использовать свои настройки и предпочтения, вне зависимости от того, какие программы в этот момент установлены на компьютере.

Безопасность — это еще одно важное преимущество использования Windows services на флешке. Все данные находятся на носителе, что означает, что ваши личные файлы и настройки остаются конфиденциальными. Вы не оставляете никаких следов на компьютере и можете быть уверены в безопасности своих данных.

Мобильность — это возможность быть всегда на связи и иметь доступ к своим работам независимо от места и времени. Забудьте о привязке к рабочему месту или ограничениях в использовании необходимых программ. Windows services на флешке дает вам полную свободу и гибкость в работе.

Итак, если вам нужна портативность и мобильность в работе, рассмотрите возможность использования Windows services на флешке. Это надежный, простой в использовании и безопасный способ иметь доступ к своим программам и данным, когда вы находитесь вне офиса или не используете свой собственный компьютер.

Удобство использования на разных компьютерах

Это особенно полезно в случае, когда пользователю необходимо работать на разных компьютерах, например, в командировках, в учебных заведениях или в интернет-кафе. С Windows services на флешке они могут быть уверены, что все необходимые программы и настройки будут доступны и работоспособны на любом компьютере.

Кроме того, использование Windows services на флешке позволяет избежать зависимости от конкретного компьютера и его конфигурации. Например, если пользователю необходимо выполнить операцию, которая требует определенного программного обеспечения или настроек, он может просто запустить Windows services на флешке и получить доступ к необходимым ресурсам без необходимости устанавливать или настраивать их на каждом компьютере.

Таким образом, использование Windows services на флешке обеспечивает удобство и гибкость при работе на разных компьютерах, упрощает доступ к необходимым программам и настройкам, и позволяет пользователям быть максимально мобильными в своей работе.

Экономия ресурсов и улучшение производительности

Windows services выполняются в фоновом режиме и являются отдельными процессами в операционной системе Windows. Они обеспечивают выполнение различных функций, таких как мониторинг системы, предоставление доступа к определенным ресурсам или сервисам, обновление программного обеспечения и многие другие задачи.

Помещение Windows service на флешку позволяет запускать и использовать их на разных компьютерах, не зависимо от операционной системы или конфигурации. Это особенно удобно, если вам нужно работать с сервисом на компьютере без прав администратора или находясь вне офиса.

Кроме того, использование Windows services на флешке позволяет сэкономить ресурсы компьютера. При запуске сервисов с флешки они не добавляются в автозагрузку операционной системы, что снижает время загрузки компьютера и увеличивает доступную оперативную память. Кроме того, сервисы работают в фоновом режиме и не отображаются в панели задач, что также снижает нагрузку на процессор и графическую подсистему.

Благодаря экономии ресурсов и улучшению производительности, использование Windows services на флешке является эффективным решением для выполнения различных задач на компьютере без установки дополнительного программного обеспечения и без перегрузки операционной системы.

Ограничения и особенности Windows services на флешке

Использование Windows services на флешке имеет некоторые ограничения и особенности, которые необходимо учитывать при создании и использовании таких сервисов.

Во-первых, следует учесть, что не все версии операционной системы Windows поддерживают запуск сервисов с флешки. Более новые версии, такие как Windows 10, обладают большей совместимостью и гибкостью в этом отношении. Однако, для использования Windows services на флешке на более старых версиях Windows может потребоваться использование специальных инструментов или программ.

Во-вторых, следует помнить о том, что Windows services на флешке работают в фоновом режиме и не имеют графического интерфейса. Это означает, что для контроля и управления такими сервисами может потребоваться использование командной строки или специализированных инструментов.

Также стоит отметить, что Windows services на флешке, в отличие от обычных сервисов, могут ограничиваться доступом к системным ресурсам или функциональности. Некоторые операции, такие как доступ к реестру или установка драйверов, могут быть запрещены на уровне операционной системы для сервисов на флешке.

Наконец, важно учитывать, что использование Windows services на флешке может сопровождаться повышенным риском безопасности. Такие сервисы могут содержать исполняемые файлы или скрипты, которые могут быть подвержены вирусам или злоумышленникам. Поэтому необходимо обеспечить достаточную защиту и уровень безопасности для сервисов на флешке.

Ограниченная функциональность

Windows services, размещенные на флешке, имеют свои ограничения, связанные с их функциональностью. Поскольку флешка обычно имеет ограниченное пространство хранения и ресурсы, такие как процессор и оперативная память, ограничены, некоторые службы могут работать медленнее или быть ограничены в возможностях.

Кроме того, не все службы могут быть установлены или запущены на флешке. Некоторые службы требуют определенных драйверов или системных компонентов, которых может не хватить на флешке. Поэтому следует быть внимательным при выборе служб и убедиться, что они полностью совместимы с флешкой.

Также важно отметить, что флешка может быть удалена или отключена в любое время, что может привести к остановке или потере данных службы. Поэтому рекомендуется регулярно создавать резервные копии данных на другом надежном носителе и следить за состоянием флешки.

Несмотря на эти ограничения, использование служб на флешке может быть полезным в определенных случаях, таких как портативное использование программ или доступ к сервисам в оффлайн-режиме.

В целом, перед использованием служб на флешке, следует тщательно оценить их ограничения, преимущества и недостатки для конкретной задачи.

Возможные проблемы и их решение

При использовании Windows services на флешке могут возникать следующие проблемы:

1. Недостаток мощности флешки. Если флешка имеет низкую скорость передачи данных или небольшой объем памяти, это может привести к перебоям в работе сервисов или невозможности их запуска. Решение этой проблемы может быть в использовании более производительной флешки с большим объемом памяти.

2. Несовместимость с операционной системой. Некоторые Windows services могут быть несовместимы с определенными версиями операционной системы. В этом случае необходимо проверить совместимость сервиса с ОС и при необходимости обновить версию.

3. Ошибки в работе сервисов. При запуске Windows services на флешке могут возникать различные ошибки, такие как неправильные настройки, конфликты с другими программами или неполадки в системе. Для решения этих проблем необходимо внимательно изучить сообщения об ошибках и провести диагностику проблемы, возможно, обратившись к специалистам.

4. Вредоносное ПО. Флешка, на которой находятся Windows services, может быть заражена вирусами или другим вредоносным ПО. Это может привести к неправильной работе сервисов или их полному отказу. Для предотвращения этой проблемы необходимо регулярно проводить проверку флешки на наличие вредоносных программ и устанавливать антивирусное программное обеспечение.

В случае возникновения проблем с использованием Windows services на флешке, рекомендуется обращаться к специалистам или изучать документацию по сервисам для более точного решения проблемы.

Видео:

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса.

Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Содержание

- Разновидности вирусов ярлыков

- Вирус, преобразующий файлы и папки в ярлыки

- Вирус, преобразующий флешки и карты памяти в ярлыки

- Что делать в случае заражения

- Восстановление данных удаленных вирусом

- Удаление вируса с карты памяти или USB флешки

- Удаление вируса с флешки с помощью командной строки

- Удаление вируса с компьютера

- Вопросы и ответы

- Комментарии

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Перейти к просмотру

Вирус создал ярлыки вместо файлов и папок на флешке, как вернуть данные и удалить вирус 💥📁💻

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Перейти к просмотру

Рейтинг лучших бесплатных антивирусов на русском в 2017: Касперский, Аваст, AVG, 360, Avira 🥇🛡️💻

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Перейти к просмотру

Как удалить вирусы с компьютера или ноутбука с Windows 10, 8 или 7 бесплатно 🔥🕷️💻

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Инструмент восстанавливает файлы с любых устройств, независимо от причины потери данных.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

Перейти к просмотру

Как исправить флешку: не видит компьютер, неправильный размер, система RAW, вставьте диск 🛠️👨💻🤔

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

-

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

-

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

-

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Перейти к просмотру

Создание загрузочной флешки для установки Windows 10, 8, 7 💽💻🛠️

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

-

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

-

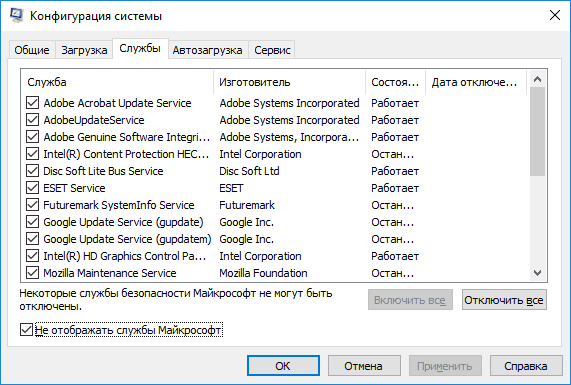

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

-

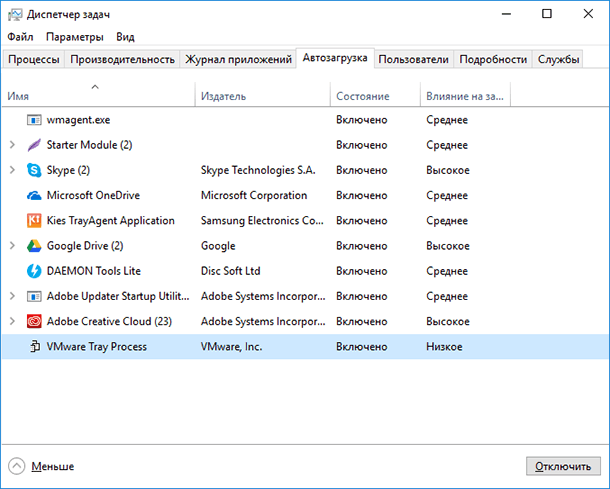

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

1 |

|

|

13.02.2020, 19:02. Показов 8280. Ответов 21 Добрый день, уважаемые программисты и сисадмины. 0 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

14.02.2020, 07:49 [ТС] |

2 |

|

Прикрепляю CollectionLog-2020.02.14-07.28.zip к своему сообщению. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

14.02.2020, 10:26 |

3 |

|

РешениеЗдравствуйте! Внимание! Рекомендации написаны специально для пользователя alexandre1970. Если рекомендации написаны не для вас, не используйте их — это может повредить вашей системе. Закройте все программы, временно выгрузите антивирус, файерволл и прочее защитное ПО.

1 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

14.02.2020, 11:58 [ТС] |

4 |

|

Спасибо Вам. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

14.02.2020, 13:15 |

5 |

|

Решение Флешки теперь должны работать нормально. Видны следы адвари, почистим: 1 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

14.02.2020, 14:13 [ТС] |

6 |

|

Благодарю за действенную помощь. Действительно, помогли. Хотя ярлык с флэшки не удалился, при удалении ярлыка вручную, а также новых папок, созданных вирусом — при повторном втыкании флэшки всё показывает как раньше, правильно, как и должно быть. Эта флэшка была подключённой во время совершения мной всех операций по Вашим указаниям. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

14.02.2020, 14:33 |

7 |

|

Решение

остаётся папка (тайная) «System Volume Information» Только не тайная, а скрытая 1.

Внимание: Для успешного удаления нужна перезагрузка компьютера!!!. 2. Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе. Нажмите кнопку Scan. 1 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

14.02.2020, 14:56 [ТС] |

8 |

|

Благодарю Вас. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

14.02.2020, 15:04 |

9 |

|

будут созданы отчеты FRST.txt и Addition.txt Этих пока нет. 1 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

14.02.2020, 15:09 [ТС] |

10 |

|

ПОнял, извините, ошибся. 0 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

14.02.2020, 15:12 [ТС] |

11 |

|

Понял Вас. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

14.02.2020, 15:31 |

12 |

Компьютер будет перезагружен автоматически. 1 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

14.02.2020, 17:02 [ТС] |

13 |

|

Да, хорошо, всё сделал. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

14.02.2020, 22:30 |

14 |

|

Браузер гуглхром закрыл все вкладки Была глубокая очистка временных файлов: EmptyTemp: => 4.5 GB temporary data Removed. Завершаем:

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите. Остальные утилиты лечения и папки можно просто удалить. 2.

1 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

16.02.2020, 09:10 [ТС] |

15 |

|

Благодарю Вас. Всё сделал. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

16.02.2020, 19:11 |

16 |

|

——————————- [ Windows ] ——————————- Читайте http://www.cyberforum.ru/virus… 30326.html 1 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

18.02.2020, 15:30 [ТС] |

17 |

|

Добрый день. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

18.02.2020, 15:46 |

18 |

|

Перед деинсталляцией и сканированием обязательно проконсультируйтесь в теме форума А почему же не проконсультировались?

Malwarebytes Anti-Malware Деинсталлируйте через Панель управления.

AdwCleaner Удалите по инструкции п.1 сообщения №14. Если «тормоза» продолжаются, проверьте в безопасном режиме и сообщите. 1 |

|

0 / 0 / 0 Регистрация: 13.02.2020 Сообщений: 23 |

|

|

19.02.2020, 13:24 [ТС] |

19 |

|

Добрый день. Благодарю Вас за Ваше участие и конкретную помощь. Ещё. Продолжает иногда зависать браузер Google Ghrome. 0 |

|

20066 / 14812 / 2802 Регистрация: 08.10.2012 Сообщений: 60,123 |

|

|

19.02.2020, 13:31 |

20 |

|

Где это «Меню» и «настройки»? Спасибо. Спасибо за уточнение (поменяю свой шаблон), не «Настройки», а «Параметры»

Продолжает иногда зависать браузер Google Ghrome Сделайте Сброс настроек браузера Chrome. 1 |

|

IT_Exp Эксперт 87844 / 49110 / 22898 Регистрация: 17.06.2006 Сообщений: 92,604 |

19.02.2020, 13:31 |

|

ярлык в флэшке Ярлык на флэшке Ярлык на флэшке Ярлык флэшки на флэшке Искать еще темы с ответами Или воспользуйтесь поиском по форуму: 20 |

990x.top

Простой компьютерный блог для души)

movemenoreg.vbs, helper.vbs, installer.vbs — что это за файлы на флешке?

Приветствую. Я постараюсь написать простую инструкцию о том как удалить вирус, который создает ярлык на флешке.

movemenoreg.vbs, helper.vbs, installer.vbs — что это такое?

Файлы вируса, который создает на флешке ярлык (название может быть как у самой флешки), при запуске которого вы можете заразить ПК вирусом. Содержимое флешки при этом скрыто, иногда к нему можно получить доступ если вы запустите вирусный ярлык.

Расширение файла vbs это скрипт (Visual Basic Script), при запуске которого будет выполняться то, что прописано внутри файла. Такие скрипты VBS — встроенная функция Windows, но вирусописатели иногда используют такие скрипты и для своих нехороших целей.

Важно понимать

- Часто схема таких вирусов — скрытие содержимого флешки и создание ярлыка с таким названием, чтобы вы по нему нажали.

- При этом, если зайти в свойства ярлыка, то можно увидеть — происходит запуск некого скрипта, часто это именно movemenoreg.vbs. Поэтому запускать ярлык ни в коем случае нельзя.

- На самом деле кроме ярлыка на флешке также могут присутствовать файлы/папки, но вы их не видите, так как им присвоен атрибут скрытый и системный. Увидеть их можно только если на ПК включен показ скрытых файлов/папок.

На флешке ярлык может быть вообще без названия:

Удаляем вирус с ПК

Может у вас и не будет вируса на компе. Но лучше проверить и если обнаружите — то сперва удалите вирус с компа, а потом уже заняться флешкой.

- Запускаем командную строку от администратора. В Windows 10 просто нажмите правой кнопкой по пуску и там будет пункт Командная строка (администратор).

- Прописываем команды, которые снимут атрибуты с папки вируса — WindowsServices.

- Удаляем файлы и папку вируса.

Важно: USER_NAME — имя вашей учетной записи.

В командной строке выполните такие команды (выполняйте по очереди):

attrib -s -h -a -r /d C:UsersUSER_NAMEAppDataRoamingWindowsServices

attrib -s -h -a -r /s C:UsersUSER_NAMEAppDataRoamingWindowsServicesinstaller.vbs

attrib -s -h -a -r /s C:UsersUSER_NAMEAppDataRoamingWindowsServiceshelper.vbs

attrib -s -h -a -r /s C:UsersUSER_NAMEAppDataRoamingWindowsServicesmovemenoreg.vbs

Когда все атрибуты сняты — вирусные файлы и папка станут видны и их можно будет удалить. Советую сразу удалять папку WindowsServices. При проблемах с удалением используйте утилиту Unlocker (при установке снимите галочку чтобы не поставился Delta Toolbar).

После всех действий настоятельно рекомендую проверить ПК антивирусными утилитами AdwCleaner, HitmanPro, Dr.Web CureIt!.

Получаем доступ к файлам флешки

- Открываем флешку.

- Рядом с ярлыком создайте текстовый документ с любым названием. В конце названия должно быть .txt, если этого нет — включите отображение расширений файлов (в интернете море инструкций как это сделать). Ваша задача — создать текстовый документ и чтобы было видно разрешение файла, например test.txt (test — просто название файла).

- Теперь откройте текстовый документ и пропишите внутри команду: attrib «*» -s -h -a -r /s /d , потом закройте документ и сохраните изменения.

- Теперь у текстового документа смените окончание .txt на .bat, например у вас был файл test.txt, а вы переименуйте его в test.bat.

- Запустите переименованный файл (должно появиться черное окошко). После — все файлы/папки на флешке должны стать видимыми.

- Теперь на флешке найдите папку с вашими файлами. Скопируйте их всех на ПК в какую-то отдельную папку. Саму флешку — форматируйте (правой кнопкой по флешке > пункт Форматировать). Форматировать советую используя кластер 4К и файловую систему NTFS.

Когда все файлы на флешке покажутся видимыми, то вы можете увидеть папку с названием WindowsServices — ее нужно удалить:

Источник

Вирус создает на флешке ярлык на скрытую папку на флешке

3 месяца). Сегодня, когда активировал пробную версию антивируса и обновив его, провел проверку ноутбука и флешки на наличие вирусов. Антивирус удалил с флешки следующие файлы «helper.vbs», «installer.vbs», «movemenoreg.vbs». С ноута антивирус тоже вроде эти файлы удалил, я закрыл лог сканирования ноута в антивирусе, поэтому точно не помню. После удаления антивирусом этих файлов, ярлык в корне флешки не открывает скрытую папку. Пробовал скопировать файлы с флешки и отформатировать флешку. После форматирования ярлык не создается, но если вытащить и вставить флешку обратно, то ярлык создается, но не открывает скрытую папку с файлами.

Вложения

|

CollectionLog-2019.10.01-21.14.zip (81.5 Кб, 5 просмотров) |

Вирус создает на флешке ярлык на скрытую папку на флешке

Доброго времени суток. Словил вирус на флэшку,который создает скрытую папку на флешке с названием.

Вирус, который создает на флешке скрытую папку под названием 5f5f5

Появился у меня вирус, который создает на флешке скрытую папку под названием 5f5f5. Кто знает, что.

Вирус создаёт ярлык на флешке на невидимую системную папку где находятся все файлы

Я пытался сам от него избавиться. удалял все системные файлы в флешке, надеясь что один из них.

Вирус создает ярлык на флешке

После подключения флешек к моему компьютеру, в корне флешки создается ярлык на скрытую папку, в.

Решение

Внимание! Рекомендации написаны специально для пользователя Михаил О. Если рекомендации написаны не для вас, не используйте их — это может повредить вашей системе.

Если у вас похожая проблема — создайте тему в разделе Лечение компьютерных вирусов и выполните Правила запроса о помощи.

______________________________________________________

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

Нажмите кнопку Scan.

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

(Если не помещаются, упакуйте).

Подробнее читайте в этом руководстве.

Вложения

Решение

Вложения

|

Fixlog.txt (2.8 Кб, 1 просмотров) |

Решение

Проделайте завершающие шаги:

1.

Переименуйте FRST.exe (или FRST64.exe) в uninstall.exe и запустите.

Компьютер перезагрузится.

Остальные утилиты лечения и папки можно просто удалить.

Источник

Как удалить вирус, создающий ярлыки файлов и папок на флешке, карте памяти или USB диске

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки . Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков , этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery . Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса . Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Escи перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Источник

Содержание

- 1. Что такое services.exe?

- 2. Services.exe безопасен, или это вирус или вредоносная программа?

- 3. Могу ли я удалить или удалить services.exe?

- 4. Распространенные сообщения об ошибках в services.exe

- 5. Как исправить services.exe

- 6. Обновление за февраль 2023

- 7. Загрузите или переустановите services.exe

Обновлено февраль 2023: Вот три шага к использованию инструмента восстановления для устранения проблем с exe на вашем компьютере: Получите его по адресу эту ссылку

- Скачайте и установите это программное обеспечение.

- Просканируйте свой компьютер на наличие проблем с exe.

- Исправьте ошибки exe с помощью программного инструмента

services.exe это исполняемый файл, который является частью Microsoft Windows, разработанный Корпорация Microsoft, Версия программного обеспечения для Windows: 6.3.9600.16384 обычно 101888 в байтах, но у вас может отличаться версия.

Расширение .exe имени файла отображает исполняемый файл. В некоторых случаях исполняемые файлы могут повредить ваш компьютер. Пожалуйста, прочитайте следующее, чтобы решить для себя, является ли services.exe Файл на вашем компьютере — это вирус или вредоносная программа, которую вы должны удалить, или, если это действительно допустимый файл операционной системы Windows или надежное приложение.

Рекомендуется: Выявление ошибок, связанных с services.exe

(опциональное предложение для Reimage — Cайт | Лицензионное соглашение | Персональные данные | Удалить)

Services.exe безопасен, или это вирус или вредоносная программа?

Первое, что поможет вам определить, является ли тот или иной файл законным процессом Windows или вирусом, это местоположение самого исполняемого файла. Например, для services.exe его путь будет примерно таким: C: Program Files Microsoft Corporation Microsoft Windows services.exe

Чтобы определить его путь, откройте диспетчер задач, перейдите в «Просмотр» -> «Выбрать столбцы» и выберите «Имя пути к изображению», чтобы добавить столбец местоположения в диспетчер задач. Если вы обнаружите здесь подозрительный каталог, возможно, стоит дополнительно изучить этот процесс.

Еще один инструмент, который иногда может помочь вам обнаружить плохие процессы, — это Microsoft Process Explorer. Запустите программу (не требует установки) и активируйте «Проверить легенды» в разделе «Параметры». Теперь перейдите в View -> Select Columns и добавьте «Verified Signer» в качестве одного из столбцов.

Если статус процесса «Проверенная подписывающая сторона» указан как «Невозможно проверить», вам следует взглянуть на процесс. Не все хорошие процессы Windows имеют метку проверенной подписи, но ни один из плохих.

Самые важные факты о services.exe:

- Имя: services.exe

- Программного обеспечения: Microsoft Windows,

- Издатель: Корпорация Microsoft

- Ожидаемое местоположение: C: Program Files Microsoft Corporation Microsoft Windows подпапке

- Ожидаемый полный путь: C: Program Files Microsoft Corporation Microsoft Windows services.exe

- SHA1: 002A197A01D50EB54FED6320D1275FE00A410407

- SHA256:

- MD5: 9F014A24CF9D040C492AED3BDFFFE2B7

- Известно, что до 101888 размер байт в большинстве Windows;

Если у вас возникли какие-либо трудности с этим исполняемым файлом, вы должны определить, заслуживает ли он доверия, перед удалением services.exe. Для этого найдите этот процесс в диспетчере задач.

Найти его местоположение и сравнить размер и т. Д. С приведенными выше фактами

Если вы подозреваете, что можете быть заражены вирусом, вы должны немедленно попытаться это исправить. Чтобы удалить вирус services.exe, необходимо скачайте и установите приложение полной безопасности, как это, Обратите внимание, что не все инструменты могут обнаружить все типы вредоносных программ, поэтому вам может потребоваться попробовать несколько вариантов, прежде чем вы добьетесь успеха.

Кроме того, функциональность вируса может сама влиять на удаление services.exe. В этом случае вы должны включить Безопасный режим с загрузкой сетевых драйверов — безопасная среда, которая отключает большинство процессов и загружает только самые необходимые службы и драйверы. Когда вы можете запустить программу безопасности и полный анализ системы.

Могу ли я удалить или удалить services.exe?

Не следует удалять безопасный исполняемый файл без уважительной причины, так как это может повлиять на производительность любых связанных программ, использующих этот файл. Не забывайте регулярно обновлять программное обеспечение и программы, чтобы избежать будущих проблем, вызванных поврежденными файлами. Что касается проблем с функциональностью программного обеспечения, проверяйте обновления драйверов и программного обеспечения чаще, чтобы избежать или вообще не возникало таких проблем.

Лучшая диагностика для этих подозрительных файлов — полный системный анализ с ASR Pro or это антивирус и средство для удаления вредоносных программ, Если файл классифицируется как вредоносный, эти приложения также удаляют services.exe и избавляются от связанных вредоносных программ.

Однако, если это не вирус, и вам нужно удалить services.exe, вы можете удалить Microsoft Windows с вашего компьютера, используя его деинсталлятор. Если вы не можете найти его деинсталлятор, то вам может потребоваться удалить Microsoft Windows, чтобы полностью удалить services.exe. Вы можете использовать функцию «Установка и удаление программ» на панели управления Windows.

- 1. в Меню Пуск (для Windows 8 щелкните правой кнопкой мыши в нижнем левом углу экрана), нажмите Панель управления, а затем под Программы:

o Windows Vista / 7 / 8.1 / 10: нажмите Удаление программы.

o Windows XP: нажмите Установка и удаление программ.

- 2. Когда вы найдете программу Microsoft Windows,щелкните по нему, а затем:

o Windows Vista / 7 / 8.1 / 10: нажмите Удалить.

o Windows XP: нажмите Удалить or Изменить / Удалить вкладка (справа от программы).

- 3. Следуйте инструкциям по удалению Microsoft Windows,.

Распространенные сообщения об ошибках в services.exe

Наиболее распространенные ошибки services.exe, которые могут возникнуть:

• «Ошибка приложения services.exe».

• «Ошибка services.exe».

• «services.exe столкнулся с проблемой и должен быть закрыт. Приносим извинения за неудобства».

• «services.exe не является допустимым приложением Win32».

• «services.exe не запущен».

• «services.exe не найден».

• «Не удается найти services.exe».

• «Ошибка запуска программы: services.exe».

• «Неверный путь к приложению: services.exe.»

Эти сообщения об ошибках .exe могут появляться во время установки программы, во время выполнения связанной с ней программы Microsoft Windows, при запуске или завершении работы Windows, или даже при установке операционной системы Windows. Отслеживание момента появления ошибки services.exe является важной информацией при устранении неполадок.

Как исправить services.exe

Аккуратный и опрятный компьютер — это один из лучших способов избежать проблем с services.exe. Это означает выполнение сканирования на наличие вредоносных программ, очистку жесткого диска cleanmgr и ПФС / SCANNOWудаление ненужных программ, мониторинг любых автозапускаемых программ (с помощью msconfig) и включение автоматических обновлений Windows. Не забывайте всегда делать регулярные резервные копии или хотя бы определять точки восстановления.

Если у вас возникла более серьезная проблема, постарайтесь запомнить последнее, что вы сделали, или последнее, что вы установили перед проблемой. Использовать resmon Команда для определения процессов, вызывающих вашу проблему. Даже в случае серьезных проблем вместо переустановки Windows вы должны попытаться восстановить вашу установку или, в случае Windows 8, выполнив команду DISM.exe / Online / Очистка-изображение / Восстановить здоровье, Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс services.exe на вашем компьютере, вам могут пригодиться следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Единый рейтинг риска безопасности указывает на вероятность того, что это шпионское ПО, вредоносное ПО или потенциальный троянский конь. Это антивирус обнаруживает и удаляет со своего жесткого диска шпионское и рекламное ПО, трояны, кейлоггеры, вредоносное ПО и трекеры.

Обновлено февраль 2023:

Мы рекомендуем вам попробовать этот новый инструмент. Он исправляет множество компьютерных ошибок, а также защищает от таких вещей, как потеря файлов, вредоносное ПО, сбои оборудования и оптимизирует ваш компьютер для максимальной производительности. Это исправило наш компьютер быстрее, чем делать это вручную:

- Шаг 1: Скачать PC Repair & Optimizer Tool (Windows 10, 8, 7, XP, Vista — Microsoft Gold Certified).

- Шаг 2: Нажмите «Начать сканирование”, Чтобы найти проблемы реестра Windows, которые могут вызывать проблемы с ПК.

- Шаг 3: Нажмите «Починить все», Чтобы исправить все проблемы.

(опциональное предложение для Reimage — Cайт | Лицензионное соглашение | Персональные данные | Удалить)

Загрузите или переустановите services.exe

Вход в музей Мадам Тюссо не рекомендуется загружать заменяемые exe-файлы с любых сайтов загрузки, так как они могут содержать вирусы и т. д. Если вам необходимо скачать или переустановить services.exe, мы рекомендуем переустановить основное приложение, связанное с ним. Microsoft Windows,.

Основные возможности 5 в Windows 10

- Новое меню Пуск. Microsoft вернула меню «Пуск».

- Интеграция с Кортаной. Windows 10 перенесет на настольные компьютеры цифрового помощника Microsoft Cortana с голосовым управлением, чтобы вам было проще взаимодействовать с устройством, не отрывая пальца.

- Веб-браузер Microsoft Edge.

- Виртуальные рабочие столы.

- Универсальные приложения.

19 Апрель, 2017

Информация об операционной системе

Ошибки services.exe могут появляться в любых из нижеперечисленных операционных систем Microsoft Windows:

- Windows 10

- Windows 8.1

- Windows 7

- Windows Vista

- Windows XP

- Windows ME

- Windows 200

#1

Flap_22

-

- Posters

- 109 Сообщений:

Member

Отправлено 16 Февраль 2010 — 10:05

Здравствуйте, я являюсь пользователем Dr Web, ситуация такая services.exe грузит процессор и тратит трафик,я его фейрволом заблкировал, трафик тратиться перестал, а система так и грузиться,думаю что вирус какой-то, а Dr Web его не видит, я делал полное сканирование.

Еще svhost.exe тоже вызывает подозрения, думаю вирус какой-то.

Что делать?Помогите пожалуйста.

Сообщение было изменено Flap_22: 16 Февраль 2010 — 10:26

- Наверх

#2

PAUK

PAUK

-

- Posters

- 3 236 Сообщений:

Guru

Отправлено 16 Февраль 2010 — 10:08

Что делать?

Прочитать все, что красным сверху написано а потом сделать это.

«объективность» – понятие глубоко субъективное

— Мы здесь все сумасшедшие. Я сумасшедший. Ты сумасшедшая.

— Откуда вы знаете, что я сумасшедшая? — спросила Алиса.

— Ты безусловно должна быть сумасшедшей, — ответил Кот, — иначе ты не попала-бы сюда.

- Наверх

#3

YVS

YVS

-

- Helpers

- 4 798 Сообщений:

Звездочет

Отправлено 16 Февраль 2010 — 10:19

Помогите пожалуйста.

Делайте логи

- Наверх

#4

Flap_22

Flap_22

-

- Posters

- 109 Сообщений:

Member

Отправлено 16 Февраль 2010 — 10:27

я сделал логи

- Наверх

#5

YVS

YVS

-

- Helpers

- 4 798 Сообщений:

Звездочет

Отправлено 16 Февраль 2010 — 10:29

я сделал логи

Не все

Еще нужны логи RkU и CureIt!/сканера

- Наверх

#6

Flap_22

Flap_22

-

- Posters

- 109 Сообщений:

Member

Отправлено 16 Февраль 2010 — 10:31

ок сейчас сделаю я до сегодняшнего дня не знал что такое логи

я чайник

- Наверх

#7

YVS

YVS

-

- Helpers

- 4 798 Сообщений:

Звездочет

Отправлено 16 Февраль 2010 — 10:31

Отправьте в вирлаб

C:WINDOWSsystem32d01e73ec.exe

C:WINDOWSsystem329Kfpd5q.exe

Пофиксите в хайджеке

F2 — REG:system.ini: UserInit=C:WINDOWSsystem32userinit.exe,C:WINDOWSsystem32d01e73ec.exe,\?globalrootsystemrootsystem329Kfpd5q.exe,

- Наверх

#8

Flap_22

Flap_22

-

- Posters

- 109 Сообщений:

Member

Отправлено 16 Февраль 2010 — 10:36

правильно сделал? я про логи которые вложил

- Наверх

#9

YVS

YVS

-

- Helpers

- 4 798 Сообщений:

Звездочет

Отправлено 16 Февраль 2010 — 10:39

правильно сделал? я про логи которые вложил

Что-то они какие-то неполные… Какой bat-файл запускали?

- Наверх

#10

Flap_22

Flap_22

-

- Posters

- 109 Сообщений:

Member