В качестве примера используется Windows Server 2012 R2 (2016, 2019). Инструкция разбита на несколько шагов и представляет из себя полный цикл настройки файлового хранилища для использования в малых и средних компаниях.

Выбор оборудования и подготовка сервера

Установка Windows и настройка системы

Базовые настройки файлового сервера

Тюнинг файлового сервера или профессиональные советы

Настройка средств обслуживания

Тестирование

Шаг 1. Выбор оборудования и подготовка сервера

В качестве сервера, желательно, выбрать профессиональное оборудование. Системные требования для файлового сервера не высокие:

- Процессор может быть самый простой;

- Оперативная память также не сильно используется;

- Дисковая система — самый основной компонент. Ее объем зависит от специфики бизнеса. Примерная формула — не менее 15 Гб на пользователя и не менее 1 Тб на сервер. До 50 пользователей можно рассматривать диски SATA, после — SAS или SSD.

Например, для компании в 300 пользователей подойдет сервер с процессором Xeon E3, 8 Гб ОЗУ и 5 Тб дискового пространства на дисках SAS 10K.

Дополнительные требования

- Для обеспечения сохранности информации при выходе из строя жесткого диска, необходим RAID-контроллер. Настройка последнего выполняется из специального встроенного программного обеспечения, которое запускается при загрузке сервера;

- Сервер должен быть подключен к источнику бесперебойного питания;

- Необходимо предусмотреть резервное копирование. Для этого нужен дисковый накопитель (внешний жесткий диск) или другой сервер.

Подробнее о выборе оборудования читайте статью Как выбрать сервер.

Шаг 2. Установка Windows и настройка системы

Установка системы

На этом шаге все стандартно, за исключением одного нюанса: разбивая во время установки Windows жесткий диск, стараемся выделить небольшую часть (70 — 120 Гб) для системы и все остальное под данные. Если выделить много дискового пространства для системного раздела, увеличится время его обслуживания и фрагментация, что негативно скажется на производительности и надежности системы в целом.

Настройка системы

- Проверяем правильность настройки времени и часового пояса;

- Задаем понятное имя для сервера и, при необходимости, вводим его в домен;

- Если сервер не подключен напрямую к сети Интернет, стоит отключить брандмауэр;

- Для удаленного администрирования, включаем удаленный рабочий стол;

- Устанавливаем все обновления системы.

Шаг 3. Базовые настройки файлового сервера

Это стандартные действия, которые выполняются при настройке обычного файлового сервера.

Установка роли и вспомогательных компонентов

Как правило, данная роль устанавливается вместе с Windows. Остается только это проверить и доустановить компоненты, которые нужны для полноценной эксплуатации сервиса.

Открываем Диспетчер серверов. Он может быть запущен из панели быстрого запуска.

Нажимаем Управление — Добавить роли и компоненты.

В открывшемся окне оставляем Установка ролей и компонентов и нажимаем Далее.

В следующем окне выбираем нужный сервер (выбран по умолчанию, если работаем на сервере, а не через удаленную консоль) и нажимаем Далее.

Среди ролей находим Файловые службы и службы хранилища, раскрываем ее и проверяем, что установлены галочки напротив следующих компонентов:

- Службы хранения;

- Файловый сервер;

Если данные службы не установлены, выбираем их и нажимаем Далее.

В окне Выбор компонентов просто нажимаем Далее.

Откроется окно Подтверждение установки компонентов. Нажимаем Установить и после окончания процесса перезагружаем сервер.

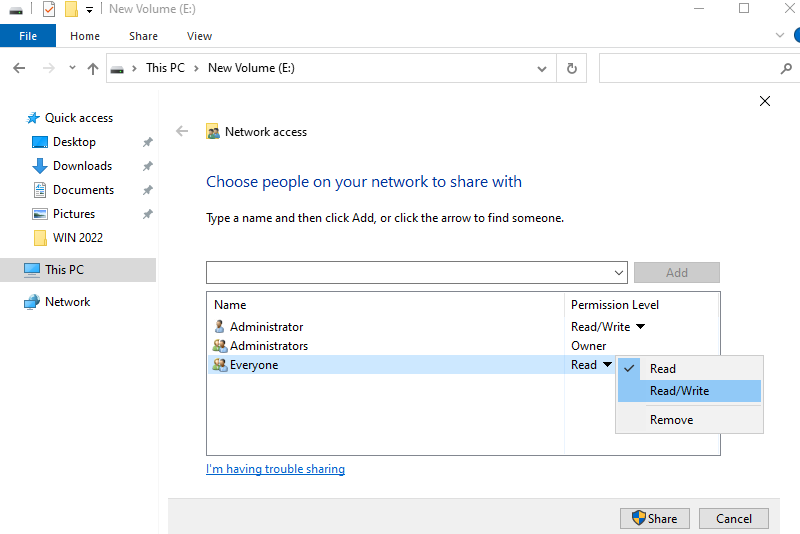

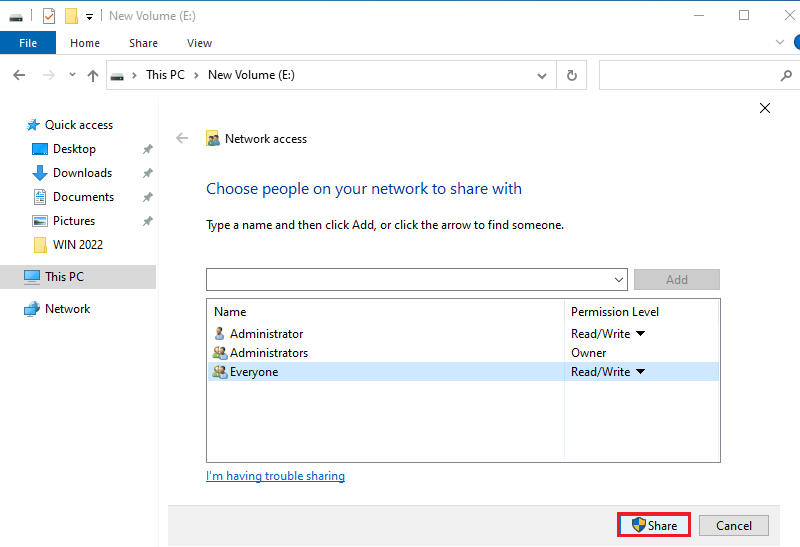

Настройка шары (общей папки)

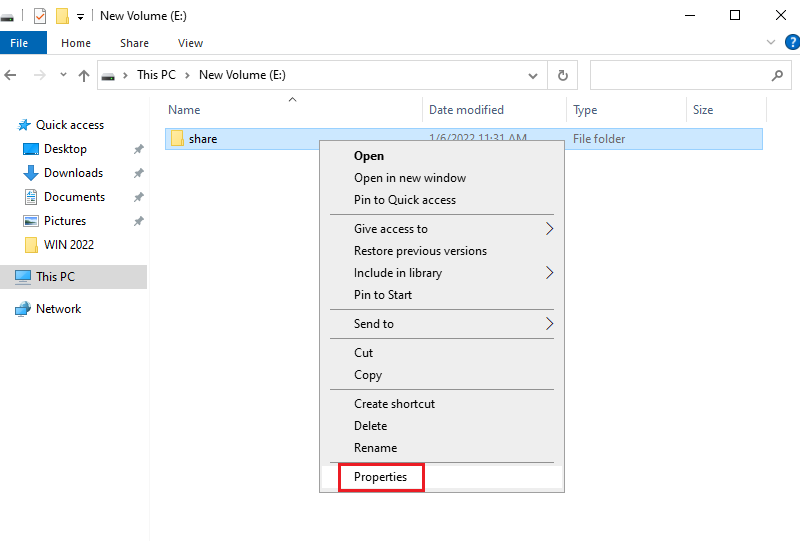

Создаем первую папку, которую хотим предоставить в общее использование. Затем кликаем по ней правой кнопкой мыши и нажимаем Свойства:

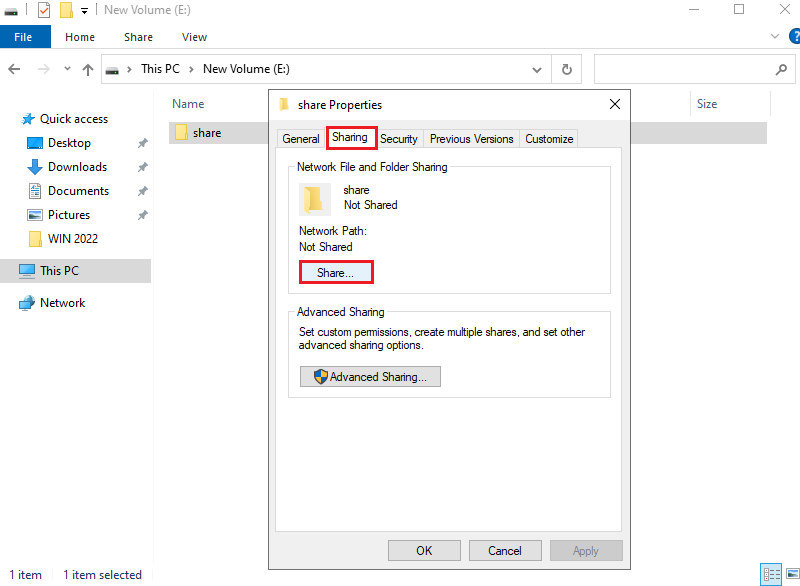

В открывшемся окне переходим на вкладку Доступ и нажимаем Расширенная настройка:

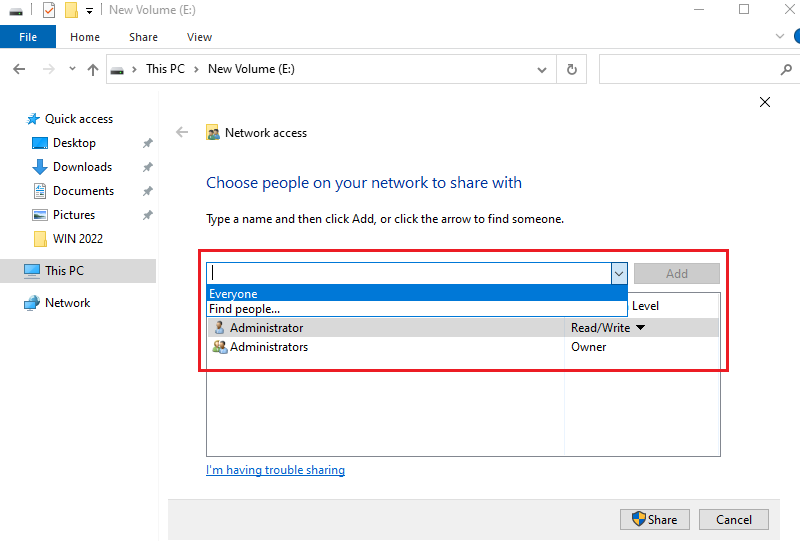

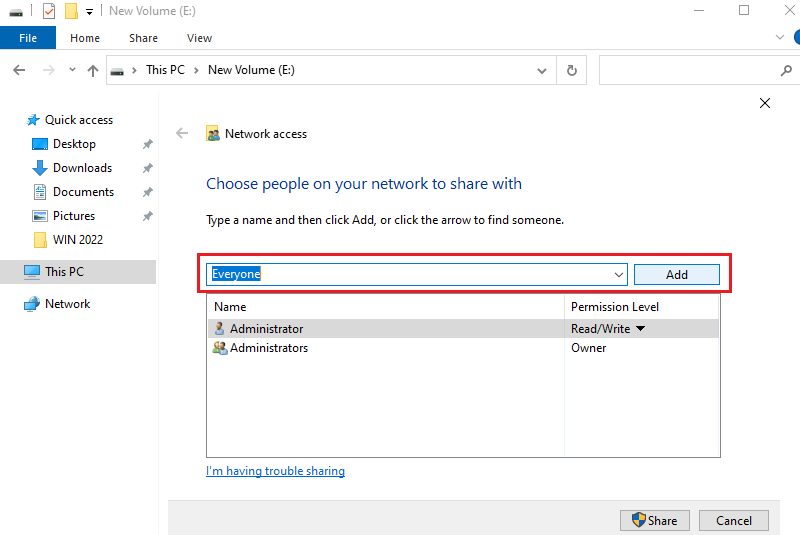

Ставим галочку Открыть общий доступ к этой папке и нажимаем кнопку Разрешения:

Предоставляем полный доступ всем пользователям:

* конечно же, мы не будем давать доступ всем пользователям, но для этого есть вкладка безопасность (см. ниже).

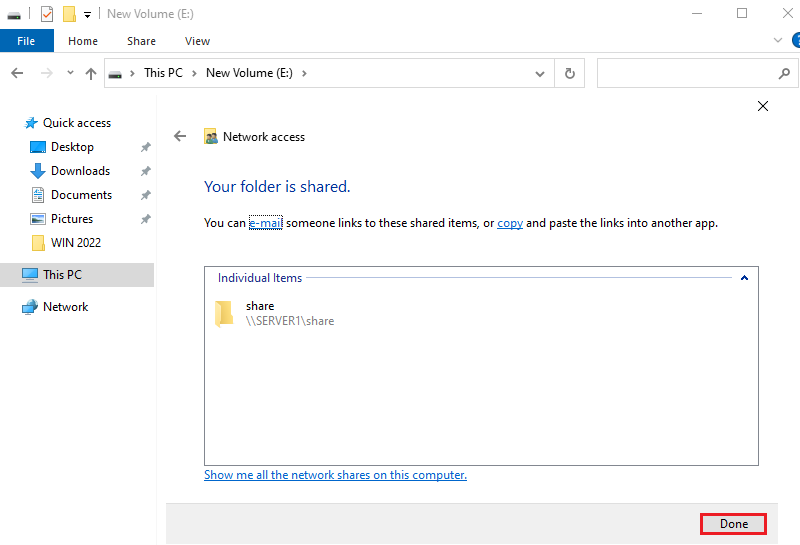

Нажимаем OK и еще раз OK.

Теперь переходим на вкладку Безопасность и нажимаем Дополнительно:

В открывшемся окне нажимаем Отключение наследования и Преобразовать унаследованные разрешения в явные разрешения этого объекта.

Нажимаем OK и Изменить.

Выставляем необходимые права на папку, например:

Совет: старайтесь управлять правами на ресурсы только при помощи групп. Даже если доступ необходимо предоставить только одному человеку!

Теперь нажимаем OK два раза. Папка настроена для общего использования и в нашем примере доступна по сетевому пути \\fs1\Общая папка.

Шаг 4. Тюнинг файлового сервера или профессиональные советы

Данные настройки, по сути, представляют секреты того, как сделать файловый сервер лучше, надежнее и безопаснее. Применяя их, администраторы создают более правильную и профессиональную среду ИТ.

DFS

С самого начала стоит создавать общие папки в пространстве имен DFS. На это есть две основные причины:

- При наличии или появлении нескольких файловых серверов пользователям будет удобнее находить общие папки в одном месте.

- Администратор легко сможет создать отказоустойчивую систему при необходимости.

Как создать и настроить DFS читайте в статьях Как установить и настроить DFS и Как установить и настроить DFS с помощью Powershell.

Теневые копии

Позволят вернуться к предыдущим версиям файлов. Это очень полезная функция позволит не только восстановить некорректно отредактированный документ, но и вернуть случайно удаленный файл или папку.

Как настроить и пользоваться данной возможностью, читайте подробнее в инструкции Как включить и настроить теневые копии.

Аудит

Аудит позволит вести протокол доступа к данным — понять, кто и когда удалил важные данные или внес в них изменения.

О том, как настроить данную возможность читайте статью Как включить аудит доступа к файлам Windows.

Анализатор соответствия рекомендациям

В диспетчер управления серверами Windows встроен инструмент для проверки конфигурации сервера — анализатор соответствия рекомендациям. Чтобы им воспользоваться переходим в диспетчере в Локальный сервер:

Находим раздел «Анализатор соответствия рекомендациям» и справа кликаем по ЗАДАЧИ — Начать проверку BPA:

Рассмотрим решения некоторых рекомендаций.

1. Для XXX должно быть задано рекомендованное значение.

Это набор однотипных рекомендаций, для выполнения которых нужно обратить внимание на описание и задать значение параметро, которое в нем указано. Например, для CachedOpenLimit в описании проблемы есть описание решения — «Задайте для CachedOpenLimit рекомендуемое значение 5». Чтобы это сделать, открываем Powershell от администратора и вводим команду:

Set-SmbServerConfiguration -CachedOpenLimit 5

* мы задаем параметру CachedOpenLimit значение 5, как это и рекомендовано анализатором.

На запрос, уверены ли мы, что хотим выполнить команду, отвечаем утвердительно.

Остальные параметры задаем аналогичными действиями.

2. Файл Srv.sys должен быть настроен на запуск по требованию.

В командной строке от имени администратора вводим:

sc config srv start= demand

3. Создание коротких имен файлов должно быть отключено.

В командной строке от имени администратора вводим:

fsutil 8dot3name set 1

Шаг 5. Настройка средств обслуживания

Ни одна инфраструктура не может полноценно существовать без мониторинга и резервного копирования. Предупредить о возможной проблеме, узнать о последней раньше пользователей или иметь возможность восстановить данные — показатели высокой ответственности и профессионализма системного администратора.

Резервное копирование

Для файлового сервера все просто — необходимо резервировать все рабочие папки и файлы. Лучшим решением будет ежедневное копирование новых данных, и с определенной периодичностью (например, раз в месяц), создавать полный архив.

Мониторинг

Мониторить стоит:

- Сетевую доступность сервера;

- Свободное дисковое пространство;

- Состояние жестких дисков.

Шаг 6. Тестирование

Тестирование состоит из 3-х основных действий:

- Проверить журналы Windows и убедиться в отсутствие ошибок. В случае их обнаружения, необходимо устранить все проблемы.

- Выполнить действия анализатора соответствий рекомендациям.

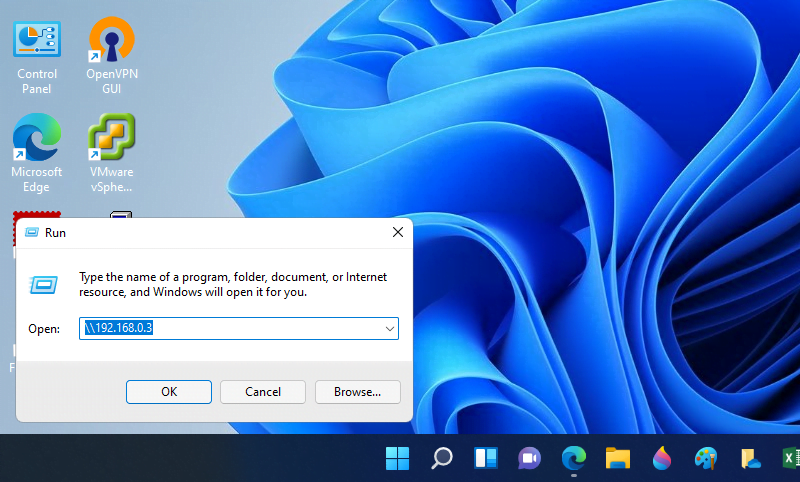

- Провести живой тест работы сервиса с компьютера пользователя.

Содержание

Создание общих папок

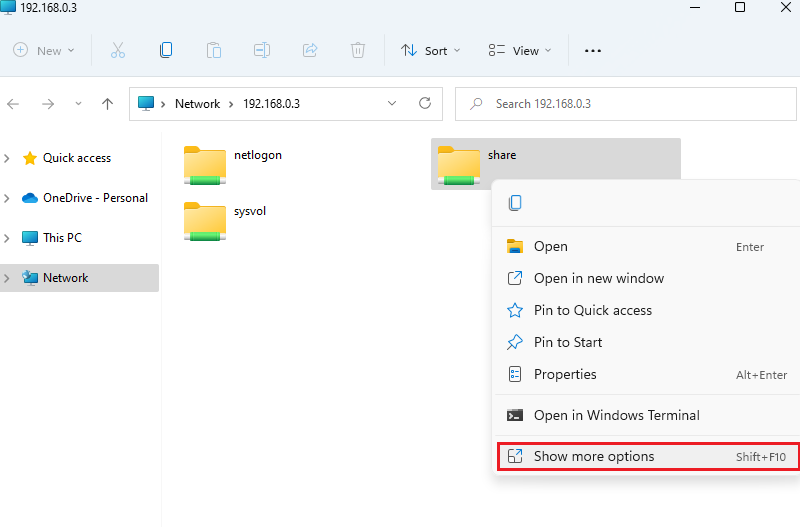

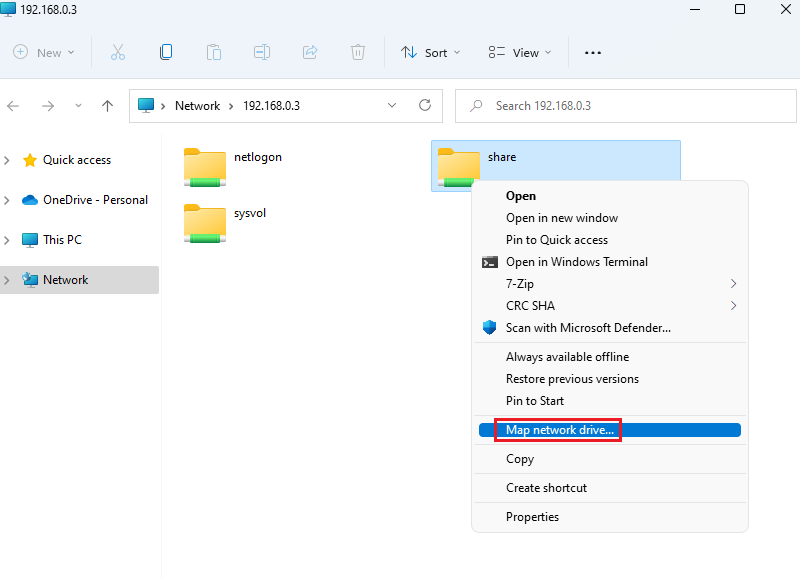

Создание общих ресурсов в проводнике Windows

Удаленное создание общих ресурсов с помощью консоли управления компьютером

Управление разрешениями

Создание разрешений общего доступа

Разрешения для файлов и каталогов

Работа со скрытыми общими ресурсами

Исследование распределенной файловой системы

Терминология, связанная с DFS

Выбор между автономной и доменной файловой системой

Создание корня DFS

Добавление ссылок в корень DFS

Конфигурирование репликации DFS

Понятие репликации DFS

Управление репликацией DFS

Исследование сетевой файловой системы

Возможно, вы еще помните те времена, когда данные, которыми вы хотели по

делиться с коллегами, помещались на флоппи-диски. Потребность в общем

доступе к файлам и папкам является одной из самых важных причин, по кото

рым были разработаны серверные технологии.

В операционной системе Microsoft Windows Server 201 2 R2 были предложены новые и усовершенствованные пути организации общего доступа к файлам с помощью служб, подобных NFS (Network File System — сетевая файловая система), которые предоставляют решение общего доступа к файлам для предприятий, располагающих смесью разнообразных операционных систем. Благодаря N FS, вы можете открывать общий доступ к файлам не только для других серверов Windows, но также и для клиентов Unix, Linux и Мае OS,

если они присутствуют в вашей организации. В этой главе мы погрузимся в NFS и

посмотрим, что появилось нового, а что изменилось в текущей редакции сервера.

В Windows Server 2012 R2 также модернизированы технологии распределенной

файловой системы (Distributed File System — DFS), которые продолжают предла

гать дружественную к WAN репликацию для упрощения доступа к географически

разбросанным файлам и папкам. Общий доступ к файлам и папкам по сети мож

но предоставлять на основе их группирования. Эта функция упрощает сложный

процесс, который был утомительным и затратным по времени в ранних выпусках

Windows Server.

В настоящей главе мы поможем вам разобраться в DFS и затем в NFS, предоставив пошаговые руководства по применению этой захватывающей функциональности. Вы узнаете, что собой представляют указанные функции, как они работают и каким образом извлечь из них максимальную пользу.

В этой главе вы изучите следующие темы:

• добавление на сервер роли File and Storage Services (Службы файлов и хранилища ) ;

+ добавление общей папки, используя NFS;

• добавление корня DFS.

Создание общих папок

Чтобы иметь возможность создать общую папку, вы должны располагать подходящими правами. Для этого вы должны быть либо администратором, либо опытным

пользователем. Создавать общие ресурсы можно двумя способами: либо в проводнике Windows, находясь на сервере, либо в диспетчере серверов на сервере или дистанционно.

НЕКОТОРЫЕ ОСНОВЫ ОБЩЕГО ДОСТУПА К ФАЙЛАМ

Одним из основных компонентов любого сервера является возможность общего до

ступа к файлам. В действительности возможность организации общего доступа к файловым и принтерным ресурсам поддерживается службой Server (Сервер), которая входит в состав каждого члена семейства Windows NГ, включая Windows Server 2012 R2.

Но что именно она собой представляет и почему настолько важна?

По умолчанию один лишь факт наличия функционирующего сервера совершенно не означает доступность каких-либо ресурсов пользователям. Чтобы пользователи на самом деле

смогли обращаться к ресурсам на сервере, вы должны открыть общий доступ к этим

ресурсам. Предположим, что у вас на локальном диске I имеется папка APPS с трмн подпапками приложений, как показано ниже:

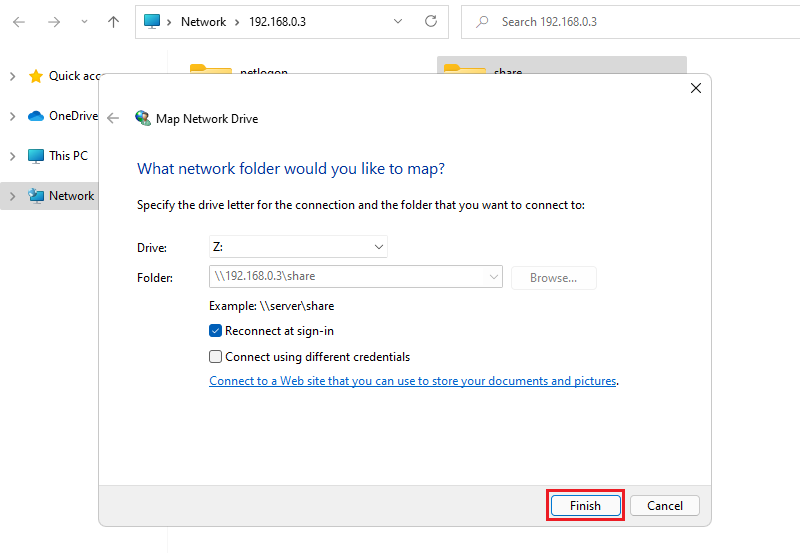

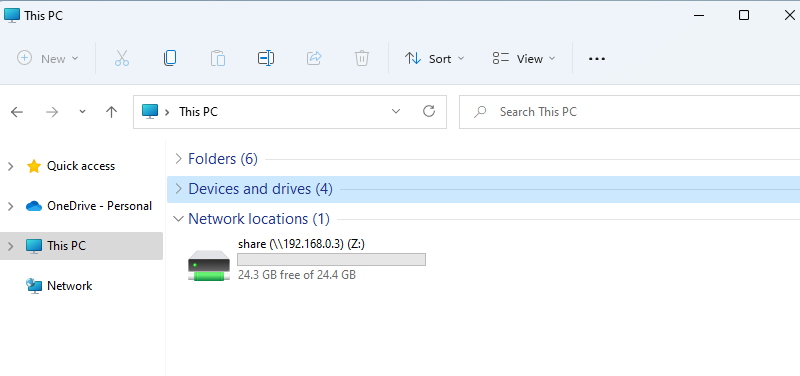

Когда вы открываете общий доступ к этой папке из сети под именем APPS, вы позволяете клиентам отображать на вашу лапку I : \APPS новые буквы дисков на своих

машинах. За счет отображения диска создаетсн виртуальный указатель непосредственно на место подключения. Если вы отобразите диск М клиента на общий ресурс

APPS сервера, то диск м будет выглядеть идентично папке I : \APPS сервера

Создание общих ресурсов в проводнике Windows

Давайте возвратимся к открытию общего доступа к папке APPS. Если вы находитесь непосредственно на сервере, то для создания общего ресурса и управления всеми его свойствами можете применять проводник Windows. Итак, вы хотите сделать

папку I : \APPS доступной в сети под именем APPS.

В окне проводника Windows щелкните правой кнопкой мыши на папке APPS и

выберите в контекстном меню пункт Sharing and Security (Общий доступ и безопасность). Откроется диалоговое окно свойств для папки APPS. Перейдите на вкладку Shariпg (Общий доступ). Чтобы открыть общий доступ к папке, можно щелкнуть

на кнопке Share (Общий доступ) или на кнопке Advanced Sharing (Расширенная на

стройка общего доступа), как показано на рис. 14. 1 .

l . Итак, есть две кнопки для открытия общего доступа: Share и Advanced Sharing.

Щелкните на кнопке Advanced Sharing, чтобы воспользоваться дополнитель

ными возможностями, предлагаемыми мастером. Первым делом понадобится

отметить флажок Share this folder (Открыть общий доступ к этой папке).

2. После открытия общего доступа ресурсу необходимо назначить имя. Это очень

важный шаг, поскольку под данным именем пользователи будут подключаться

к общему ресурсу. Укажите имя APPS.

3. После именования общего ресурса станет доступной область Comments

(Примечание), позволяя предоставить описание общего ресурса. Здесь также

можно установить лимит пользователей, что поможет управлять доступом к

общему ресурсу. Введите описание общего ресурса, укажите реалистичное число для максимального количества одновременных подключений и затем щелкните на кнопке Permissions (Разрешения), чтобы открыть следующее диалоговое окно.

4. Группе Everyone (Все) автоматически предоставляется разрешение Read

(Чтение) для нового общего ресурса. Щелкните на кнопке Add (Добавить);

откроется диалоговое окно поиска, в котором можно разрешить доступ к об

щему ресурсу другим пользователям и группам.

Всегда сначала добавляйте пользователя или группу административного уровня и затем выдавайте этому объекту разрешение Full Control (Полный доступ).

Это гарантирует, что администратор в любой момент сможет управлять и поддерживать общий ресурс.

Рекомендуется предоставлять разрешение Full Control только администраторам.

Вы же не хотите, чтобы кто угодно мог назначать и отзывать разрешения

по собственному желанию.

Только вообразите, насколько быстро все пойдет наперекосяк, когда пользователь удалит разрешения для группы администраторов и возьмет под контроль ваш общий ресурс! Поскольку это общий ресурс APPS, который должны читать все, оставьте группу Everyone с разрешением Read.

Для продолжения щелкните на кнопках Apply (Применить) и ОК.

5. Последней опцией в окне Advanced Sharing (Расширенная настройка об

щего доступа) является кнопка Caching (Кеширование).

Она позволяет выбрать дополнительные настройки автономного режима, например, включить BranchCache — великолепное средство, которое обсуждалось в предыдущей

главе.

Просмотрите доступные варианты, сделайте необходимый выбор и

щелкните на кнопке ОК. Для получения дополнительной информации о ке

шировании можете щелкнуть на гиперссылке Configure Offline Availabllity for

а Shared Folder (Настройка доступа к общей папке вне сети) в нижней части

диалогового окна.

6. Просмотрите все выбранные настройки общего доступа к папке и затем шел

кните на кнопках Apply и ОК, чтобы завершить открытие общего доступа.

Общий ресурс APPS стал доступным через сеть.

Теперь, когда папка APPS открыта мя общего доступа пользователям, вы можете перейти к этому общему ресурсу в проводнике Windows. Существует множество путей мя просмотра общих дисков и папок. В следующем разделе мы покажем, как просматривать общие ресурсы с помощью консоли Computer Management

(Управление компьютером).

УСТАНОВКА ЛИМИТОВ ПОЛЬЗОВАТЕЛЕЙ

Вы можете сконфигурировать количество пользователей, которые могут одновременно подключаться к общему ресурсу, путем настройки опции User limit (Лимит

пользователей) в диалоговом окне свойств общего ресурса.

Если приложение внутри общего ресурса лицензировано мя 100 параллельных пользователей, вы можете сконфигурировать общий ресурс на сервере для поддержки этого лимита, несмотря на то, что в сети может быть 200 пользователей.

По мере того, как пользователи подключаются к общему ресурсу, их число приближается к лимиту пользователей.

При отключении от общего ресурса их количество уменьшается. Это означает возможность установки лимита для общего ресурса, который не превышает сушествующие ограничения лицензирования, что поможет сохранить соответствие лицензионным соглашениям.

Однако будьте осторожны в отношении лицензирования. Не у всех приложений

имеется режим параллельных лицензий, хотя может существовать режим клиентских лицензий.

В режиме клиентских лицензий производитель не заботится о том, сколько пользователей получают доступ к приложению в любой момент времени; играет роль только количество людей, в целом установивших приложение. В таких случаях лимит пользователей никак вас не защитит.

Наконец, вы должны принять во внимание, каким образом пользователи подключаются к общему ресурсу для взаимодействия с приложениями, прежде чем ограничивать их на базе параллелизма. Если все пользователи подключаются к общему ресурсу при входе в систему и не отключаются вплоть до выхода из системы, то лимит параллелизма может в первую очередь расходоваться на вошедших в систему пользователей, достигая в итоге предела в 100 человек, хотя в действительности работать с приложением могла только небольшая группа пользователей. Если подключения осуществляются только при использовании приложения, то лимит пользователей будет работать довольно хорошо.

Удаленное создание общих ресурсов с помощью консоли управления компьютером

В Windows Serveг 201 2 R2 были внесены замечательные усовершенствования

в способ применения диспетчера серверов. Из единственного сервера управления

можно создавать и управлять общими ресурсами на множестве серверов, при кладывая лишь небольшие усилия. До тех пор, пока удаленный сервер находится в он

лайновом режиме и доступен через сеть, нет никаких причин входить в его систему

непосредственно на месте. Давайте посмотрим, как использовать новый интерфейс

диспетчера серверов мя подключения к удаленному серверу и создания на нем нового общего ресурса.

l . Запустите диспетчер серверов, шелкните на элементе All Servers (Все серверы)

и щелкните правой кнопкой мыши на сервере, которым необходимо управлять дистанционным образом.

В контекстном меню отобразится новый набор пунктов, одним из которых

является Computer Management (Управление компьютером)

Консоль Computeг Management (Управление компьютером) находится в программной

группе Administrative Tools (Администрирование). С помощью этого инструмента вы можете, помимо прочего, создавать и управлять общими ресурсами локально или же дистанционно. Если в проводнике Wmdows щелкнуть правой кнопкой мыши на папке, которая не является локальной на вашей машине, в контекстном меню не появится пункт для открытия общего доступа. Если же вы собираетесь создать общий ресурс, используя консоль Computer Management на своей локальной машине, то для этого все готово. Чтобы управлять общим ресурсом на удаленном сервере, к этому серверу сначала необходимо подключиться.

2. Выберите пункт Computer Management, после чего диспетчер серверов автоматически подключится к удаленному серверу.

З. Выберите папку Computer Management\System Tools\Shared Folders\Shares (Управление компьютером \ Системные инструменты \ Общие папки \ Общие ресурсы),

4. Теперь можете либо выбрать в меню Actions (Действия) пункт New Share (Новый общий ресурс),либо щелкнуть правой кнопкой мыши в окне со списком общих ресурсов и выбрать в контекстном меню пункт New Share.

5. На начальном экране мастера создания общей папки (Create А Shared Folder

Wizard) щелкните на кнопке Next (Далее); появится экран, представленный на

рис. 14.4. Удостоверьтесь в корректности информации в поле Computer паmе

(Имя компьютера), чтобы общий ресурс был создан на нужном компьютере.

Чтобы создать общий ресурс, вы можете просмотреть исходные диски и папки

или же создать новую папку на лету, просто введя полное имя диска и папки в

поле Folder path (Путь к папке).

6. Для этого примера создайте новую папку по имени Graphics и откройте к ней

общий доступ как к I : \Graphics.

7. Завершив ввод пути к папке, щелкните на кнопке Next.

8. Появится экран, показанный на рис. 14.5. Введите здесь имя, которое долж

но быть назначено этому общему ресурсу, и его краткое описание.

9. Для продолжения щелкните на кнопке Next.

На следующем экране (рис. 14.6) будут определяться разрешения общего до

ступа, для чего предоставляются четыре переключателя.

• All Users Have Read-Only Access (Все пользователи имеют доступ только для

чтения). Эта опция позволяет группе Everyone иметь доступ только для чтения к содержимому папки. Она является стандартной настройкой в Windows

Server 2012 и хорошо демонстрирует повышенное внимание, уделяемое компанией Microsoft безопасности на протяжении последних нескольких лет.

В предшествующих редакциях сервера по умолчанию группа Everyone имела полный доступ (Full Control), включая анонимных пользователей, пришедших из сети! С момента выхода версии Windows Server 2008 при создании общего ресурса вам не придется начинать с широко открытых дверей.

Вы начинаете с закрытой двери и открываете ее согласно своим спецификациям, когда вам будет удобно.

3. Запустите следующую команду, чтобы получить список существующих общих

ресурсов, в котором будет присутствовать только что созданный ресурс:

PS С : \> Get-SmbShare

4. Наконец, введите следуюшую команду, чтобы удалить только что созданный

общий ресурс:

PS С : \> Rernove-SmbShare -Name ИмяОбщегоРесурса

Управление разрешениями

Разрешения обшего доступа применяются, когда пользователь обращается к файлу или папке через сеть, но они не принимаются во внимание, если пользователь

получает доступ к данным ресурсам локально, как это было бы при его нахождении

непосредственно за компьютером либо при использовании ресурсов на терминаль

ном сервере.

В противоположность этому, разрешения NTFS применяются независимо от того, каким образом пользователь обращается к тем же ресурсам, то ли он

подключается к ним дистанционно, то ли входит в них из консоли. Итак, когда доступ к файлам осуществляется локально, применяются только разрешения NTFS.

При дистанционном обрашении к тем же самым файлам применяется объединение

разрешений общего доступа и NTFS с вычислением наиболее ограничивающего

разрешения из этих двух типов.

Создание разрешений общего доступа

Разрешения общего доступа являются, пожалуй, простейшей формой управления

доступом, с которой вы будете иметь дело в Windows Server. Вспомните, что разреше

ния общего доступа оказывают воздействие, только когда вы пытаетесь обратиться

к ресурсу через сеть. Считайте разрешения общего доступа разновидностью пропус

ка в охраняемое здание. Когда вы подходите к входной двери и предъявляете свое

удостоверение, охранник просматривает вашу фамилию и выдает пропуск, который

указывает уровень доступа к внутренним помешениям. Если на пропуске написа

но «доступ уровня 1 » , он позволит зайти в любую комнату с уровнем 1 , но нику

да больше.

Если вы попытаетесь, оказавшись внутри, зайти в комнату с требуемым

уровнем доступа 2, пропуск не сработает.

Определяя разрешения общего доступа, вы безопасно упраnляете уровнем доступа для каждого лиuа у входной днери.

Однако имейте в виду, что упомянутая входная дверь — или разрешение уровня

обшего ресурса — это не полная картина.

Разрешение уровня общего ресурса представляет только максимальный уровень доступа, который вы получите внутри.

Если вы располагаете разрешением Read на общем ресурсе, то самое большее, что вы сможете делать после дистанционного подЮiючения к нему — это чтение. Подобным

образом, разрешение Change позволит в лучшем случает вносить изменения.

Если вы хотите иметь полный контроль над всем внутри общего ресурса, вам понадобится разрешение Full Control на общем ресурсе.

Но поймите, что когда мы говорим о том, что разрешение общего доступа — это максимальный уровень доступа, который вы получите внутри общего ресурса, то имеем в виду возможность наличия дополнительного ограничения внутри за счет применения разрешений уровня файлов(или NTFS).

Вы можете располагать полным доступом на общем ресурсе, но объект

внутри неrо может иметь разрешения NТFS, которые позволяют только читать его.

Определение разрешений общего доступа

Чтобы определить разрешения общего доступа, выполните следующие действия в кон

соли Computer Management.

! . Щелкните правой кнопкой мыши на имени общего ресурса, который вы хотите защитить, и выберите в контекстном меню пункт Properties (Свойства).

В открывшемся диалоговом окне свойств перейдите на ВЮiадку Share Permissions

(Разрешения общего доступа).

Вы можете попасть в это место из проводника Windows, щелкнув правой кнопкой мыши на локальной общей папке, выбрав в контекстном меню пункт Shar

ing and Security (Общий доступ и безопасность) и затем в открывшемся диалоговом окне шелкнув на кнопке Permissions (Разрешения).

ОтсутствиЕ полного ДОСТУПА У ГРУППЫ Everyone

Обратите внимание на то, что группа Everyone по умолчанию имеет разрешение

Read, что является великолепным шагом вперед в мире Windows в плане безопаснос

ти. Вплоть до версии Wmdows Server 2003 группа Everyone по умолчанию получала

доступ Full Control. Еще одно удобное свойство в Windows Server 2012 связано с тем, что группа Everyone больше не добавляется к папке при открытии к ней общего

доступа.

В этом диалоговом окне вы видите область Group or user names (Имена групп

или пользователей) со списком пользователей и групп, назначенных обшему

ресурсу; для выбранного пользователя или группы в области, расположенной

ниже, отображаются разрешения на этом открытом ресурсе.

Разным пользователям и группам можно назначать разные уровни разрешений.

На уровне общего доступа имеются три типа разрешений, описанные в табл. 14.1.

Таблица 14.1. типы разрешений

Разрешение

Full Coпtrol

(Полный доступ)

Chaпge (Изменение)

Read (Чтение)

Уровень доступа

Группа, которой назначено это разрешение, может выполнять любые функции над всеми файлами и папками внутри общего ресурса

Группа, которой назначено это разрешение, может читать и запускать,

а также изменять и удалять файлы и папки внутри общего ресурса

Группа, которой назначено это разрешение, может читать и запускать файлы

и папки, но не модифицировать или удалять что-либо внутри общего ресурса

Пример на рис. 14.8 демонстрирует доступ Read для группы Everyone. Хотя

вы не видите здесь учетную запись Administrator с какими-то специальны

ми правами, учтите, что локальные администраторы всегда имеют доступ Full

Control на общих ресурсах компьютера. Если вы хотите изменить разрешения,

предоставив доступ Full Control всем сетевым администраторам, то должны

добавить их группу и назначить ей эти права.

2. Щелкните на кнопке Add (Добавить), чтобы открыть диалоговое окно Select

Users, Computers, Service Accounts, or Groups (Выбор пользователей, компью

теров, учетных записей служб или групп), представленное на рис. 14.9.

3. Либо введите имя пользователя или группы, подлежащей добавлению, либо

щелкните на кнопке Advanced (Дополнительно), что приведет к отображению

другого диалогового окна Select Users, Computers, Service Accounts, ог Groups

(рис. 14. 10), которое позволяет производить поиск в каталоге.

Можете либо воспользоваться функциями поиска в Active Directory на вкладке Common Queries (Общие запросы), чтобы сузить выбор, либо щелкнуть накнопке Find N o w (Найти сейчас), что обеспечит перечисление всех пользователей и групп в каталоге.

4. Найдите желаемую группу (Domain Administrators (Администраторы домена) в настоящем примере) и щелкните на кнопке ОК и затем еще раз на кнопке ОК. Произойдет возврат обратно на вкладку Share Permissions с отображением и вьщелением добавленной группы Domain Administrators.

5. Отметьте флажок Allow (Разрешить) для разрешения Full Control.

Опять-таки, имейте в виду, что разрешения уровня общего ресурса — это как раз

то, что вы сначала фильтруете для пользователей, обращающихся к файлам через

сеть. Независимо от разрешений, получаемых на уровне общего ресурса, это будет

наивысший уровень разрешений, который вы можете получить для файлов и папок

(как вы помните, применяется наиболее ограничивающий из них). Если вы имеете

права Read на общем ресурсе, но права Ful\ Control на файле, то общий ресурс не

позволит вам делать что-то кроме чтения.

Действия Allow и Deny

Отмечая флажок Allow (Разрешить) для разрешения Full Control, назначенного

группе Domain Administrators в предыдущем примере, вы наверняка замети

ли, что для каждого перечисленного разрешения предусмотрен также флажок Deny

(Запретить). Разрешения общего доступа являются, наверное, простейшим набором

разрешений, с которыми вы будете иметь дело, поэтому они хорошо подходят для

объяснения действий Allow и Deny. Вот как они работают.

• Администратор общего ресурса, файла, учетной записи пользователя или че

го-то еще может изменить разрешения на своем объекте. (На самом деле, это

почти полное определение администратора.)

Существует несколько видов разрешений — Full Control, Change или Read в

случае общих ресурсов. Для любого из них администратор может отметить

флажок Allow или Deny либо же решить снять отметку с обоих флажков, оста

вив пользователя без Allow или Deny на этом разрешении.

• Если пользователь не имеет разрешения (другими словами, флажки Allow и

Deny не отмечены), то он не получит доступ к объекту.

• Если для разрешения отмечен флажок Allow, пользователь может применить

разрешение, а если флажок Deny, то нет. Мы знаем, что это очевидно, но давайте посмотрим, как это проявляется в более сложных ситуациях.

Разрешения для файлов и каталогов

Теперь, когда вы хорошо понимаете опции разрешений уровня общих ресурсов,

можно более детально рассмотреть наборы разрешений для файлов и каталогов.

Эти наборы разрешений, которые обычно называют разрешениями NTFS, позволяют

назначать особые разрешения папкам и файлам внутри общего ресурса.

Такие дополнительные разрешения делают возможным ограничение доступа вплоть до уровней папок и файлов общего каталога.

Рекомендуется содержать в актуальном состоянии документацию по разрешени

ям, которыми вы управляете внутри общего ресурса.

Всякий раз, когда вы вносите изменения в разрешения для файлов и папок, фиксируйте эти изменения в документации для будущей ссылки и для использования в качестве руководства при устранении проблем с разрешениями, которые возникают в среде.

Особые обстоятельства могут потребовать блокировки папок и файлов с ограничением работы с ними только определенными группами доступа или пользователями.

Попытка удержать в памяти все особые разрешения на папках и файлах в крупной среде может превратиться в настоящий кошмар.

Качественная и ясная документация является настоятельной необходимостью, особенно в случае утери наборов настроенных, не унаследованных разрешений, примененных к папкам и файлам, которые должны быть восстановлены из-за повреждения или удаления. Документируйте абсолютно все.

типы разрешений

Прежде чем назначать разрешения файлам и папкам, вы должны хорошо разобраться в том, что собой представляют эти разрешения и как они работают.

Имеются два разных уровня разрешений.

Чтобы увидеть высший уровень, перейдите в любую папку NTFS, щелкните на ее имени правой кнопкой мыши, выберите в контекстном меню пункт Properties (Свойства) и в открывшемся диалоговом окне свойств папки щелкните на вкладке Security (Безопасность).

Например,высокоуровневое разрешение List Folder Contents (Список содержимого папки) заключает в себе пять разрешений более низкого уровня: Traverse Folder/Execute File (Траверс папки / Выполнение файла),

List Fo\der/Read Data (Список папки / Чтение данных), Read Attributes (Чтение атрибутов), Read Extended Attributes (Чтение расширенных атрибуrов) и Read Permissions (Чтение разрешений). Можете думать о них, как о «молекулярных» и «атомарных» разрешениях. Существует 13 атомарных разрешений пля NTFS. (Другие виды объектов Active Directory, такие как организационные единицы, могут иметь дочерние объекты, поскольку внуrри организационной единицы допускается создавать пользователей и другие организационные единицы.) Все типы объектов AD совместно

используют один и тот же набор атомарных разрешений, даже если они не имеют

к ним никакого отношения — попробуйте предоставить кому-то возможность со

здания дочерних объектов для объекта групповой политики; польза от этого будет

примерно такой же, как поручение работнику кирпичного завода возможности установки половой принадлежности кирпичей.

Мы начнем с атомарного уровня. Такие разрешения являются строительными

блоками для формирования разрешений, о которых мы обычно говорим — Read,

Modify и Full Control.

Возможно, вы никогда не увидите атомарные разрешения, и тем более не будете ссылаться на них как на самих по себе.

• ‘Iraverse Folder/Execute File (Траверс папки / Выполнение файла). Разрешение

Traverse Folder позволяет обойти все блокировки на более высоких уровнях и

по существу обеспечить себе права уровня 4.

Подобно Execute File, это поле’3-ное разрешение, однако оно ничего не делает в отношении файлов.

Вот что происходит: когда файловая система NTFS проверяет разрешение, она извле

кает 13 битов.

При просмотре первого бита она выясняет, это файл или папка.

Если объект является файлом, то первый бит интерпретируется как разрешение Execute File. Если же это папка, то первый бит трактуется как разрешение Traverse Fo\der. Вы увидите аналогичное поведение, хотя и в менее экстремальной форме, в ряде других разрешений.

• Ust Folder/Read Data (Список папки / Чтение данных). Разрешение List Folder

позволяет просматривать имена файлов и подпапок внутри папки. Разрешение

Read Data дает возможность просматривать содержимое файла. Это атомарное

право является основным компонентом разрешения Read.

Подумайте о разделении между указанными двумя атомарными разрешениями.

Действительно ли между ними есть много отличий? Да, но вероятно это ненадолго.

Помните те дни, когда мы называли все файлами и каталогами? Теперь обычными

стали термины файл и папка.

Сейчас мы начинаем привыкать к еще одному термину, вступившему в игру: объект. Внутри файловой системы на машине объектами является все — и файлы, и папки. Это атомарное разрешение можно было бы перефразировать как чтение обьекта. Независимо от того, к чему оно применяется — к файлу или к папке, — оно дает право исследовать содержимое объекта.

• Read Attributes (Чтение атрибутов). Базовые атрибуты — это свойства файла, та

кие как Read-Only (Только чтение), Hidden (Скрытый), System (Системный) и

Archive (Архивный). Атомарное разрешение Read Attributes позволяет просмат

ривать такие атрибуты.

• Read Extended Attributes (Чтение расширенных атрибутов). Определенные про

граммы поддерживают для своих типов файлов дополнительные атрибуты.

Например, если в вашей системе установлена программа Microsoft Word, и

вы просмотрите атрибуты файла DOC, то увидите все виды атрибутов: Author

(Автор), Subject (Тема). Т!tle (Название) и т.д. Они называются расширенными

атрибутами и варьируются от программы к программе. Атомарное разрешение

Read Extended Attributes позволяет просматривать эти атрибуты.

• Create FilesjWrite Data (Создание файлов / Запись да 1П1ЫХ ). Атомарное разрешение

Сгеаtе Files позволяет помешать новые файлы в папку. Разрешение Write Data

дает возможность перезаписывать существующие данные внутри файла. Это ато

марное разрешение не позволяет добавлять данные в существующий файл.

• Create Folders/ Append Data (Создание папок / Добавление данных). Разрешение

Сгеаtе Folders дает возможность создавать подпапки внутри папок. Разрешение

Append Data позволяет добавлять данные в конец сушествуюшего файла, но не

изменять данные внутри этого файла.

• Write Attгibutes (Запись атрибутов). Это разрешение позволяет изменять базовые атрибуты файла.

• Write Extended Attributes (Запись расширенных атрибутов). Это разрешение позволяет изменять расширенные атрибуты файла.

• Delete Subfolders and Files (Удаление подпапок и файлов). Это довольно странное разрешение. Только подумайте: располагая этим разрешением, вы можете удалять подпапки и файлы, даже если не имеете разрешения Delete на этих

подпапк.ах и файлах.

Как такое могло стать возможным? Если, забежав вперед,оы почитаете о следующем атомарном разрешении, Delete, то увидите, что

оно позволяет удалять файл или папку.

В чем разница? Представляйте ситуацию следующим образом: если вы находитесь в файле или папке, то разрешение Delete позволяет удалить этот файл или папку. Но предположим, что вы находитесь в папке и хотите удалить ее содержимое. Атомарное разрешение Delete SuЬfo\ders and Fi\es дает вам такое право. Разница между Delete и Delete Subfolders and Files весьма расплывчата. Одно из них позволяет удалить конкретный объект, а другое — удалить содержимое этого объекта.

Если вы располагаете правом удаления содержимого папки, то не хотите терять это право только потому, что один объект внутри папки не желает выдавать вам разрешение.

В конце концов, это ваша папка, и вы вольны делать с ней все, что хотите.

• Delete (Удаление). На этот раз все просто и понятно.

Разрешение Delete позволяет удалить объект. Или все не так просто и понятно’? Если вы имеете только атомарное разрешение Delete на удаление папки, но не атомарное разрешение Delete Subfolders and Files на удаление подпапок и файлов, и если к одному файлу внутри папки доступ отсутствует, то сможете ли вы удалить эту папку? Нет. Удалить папку не удастся до тех пор, пока она не будет пустой, а это значит, что вам потребуется удалить упомянутый файл.

Но вы не можете удалить этот файл, не имея либо прав Delete мя самого файла, либо прав Delete SuЬfo\ders апd Files мя родительской папки данного файла.

• Read Permissions (Чтение разрешений).

Атомарное разрешение Read Pennissions позволяет просматривать все разрешения NTFS, ассоциированные с файлом или папкой, но не изменять их.

• Change Permissions (Изменение разрешений). Это атомарное разрешение позАо

ляет изменять разрешения, назначенные файлу или папке.

• Take Ownership (Получение права владения).

Мы поговорим более подробно о том, что представляет собой право владения и что оно делает, позже в главе, но это атомарное разрешение позволяет получить права владения файлом.

Будучи владельцем, вы имеете неотьемлемое право изменять разрешения. По

умолчанию администраторы всегда могут получать права владения каким-либо

файлом или папкой.

Молекулярные разрешения

Глубокое понимание работы атомарных разрешений, а также понимание того,

как они образуют молекулярные разрешения (см. табл. 14.2), обеспечивает исклю

чительное осознание сути и функционирования этих молекулярных разрешений. В

настояшем разделе мы постараемся лучше прояснить объединение атомарных раз

решений, но во время чтения вам придется периодически возвращаться к табл. 14.2.

Приведенная здесь информация сформирует прочную основу, которая поможет уп

равлять разрешениями в будущем.

• Read (Чтение). Разрешение Read является наиболее базовыми правами. Оно

позволяет просматривать содержимое, разрешения и атрибуты, ассоциированные с объектом. Если объект представляет собой файл, вы можете просматривать файл, что включает возможность запуска этого файла, если он оказывает

ся исполняемой программой. Если объект является папкой, разрешение Read

позволяет просматривать ее содержимое.

А теперь рассмотрим сложную часть, касающуюся чтения папки. Предполо

жим, что у вас имеется папка, которой вы назначили разрешение Read.

Эта папка содержит подпапку, к которой вы запретили любой доступ, в том числе и чтение. Логично было бы предположить, что вы сможете вообще увидеть

эту подпапку. Однако подnапка, прежде чем вы обратитесь к ее собственным

атрибутам, является частью исходной папки. Поскольку вы можете читать содержимое исходной папки, то сможете увидеть, что подпапка существует.

Если же вы попытаетесь перейти в эту подпапку, тогда — и только тогда — вы получите сообщение о запрете доступа.

• Write (Запись). Разрешение Write, как бы просто оно не выглядело, таит в себе

ловушку. Для начала, разрешение Write на папке позволяет создавать новый

файл или подпапку внутри этой папки. А что можно сказать о разрешении Write

на файле? Означает ли оно возможность изменения файла? Подумайте, что про

исходит, когда вы изменяете файл. Для изменения файла вы обычно должны

иметь возможность открыть файл или прочитать файл. Чтобы изменить файл,

разрешение Write должно сопровождаться разрешением Read. Хотя существует

одна лазейка: если вы просто добавляете данные в файл, без необходимости в

его открытии, то достаточно одного лишь разрешения Write. Тем не менее, если

программист написал приложение, открывающее файл в режиме только мя за

писи, содержимое файла затем усекается без его чтения, после чего происходит

запись в файл, и все это не предполагает чтение файла; таким образом, файл

можно было бы изменить, не прибегая к процессу чтения вообще.

• Read & Execute (Чтение и вьшолнение).

Разрешение Read & Execute идентично

разрешению Read, но предоставляет дополнительную атомарную привилегию

обхода папки.

• Modify (Изменение). Выражаясь просто, разрешение Modify является объедине

нием разрешений Read & Execute и Write с предоставлением дополнительной

роскоши в виде разрешения Delete. Даже располагая возможностью измене

ния файла, вы никогда не сможете удалить его. При выборе разрешений для

файлов и папок вы заметите, что если выбрали только разрешение Modify, то

разрешения Read, Read & Execute и Write выбираются автоматически.

• Full Control (Полный доступ). Разрешение Full Control — это комбинация всех

ранее упомянутых разрешений с возможностями изменения разрешений и по

лучения права владения объектами, к которым оно применено. Разрешение

Full Control также позволяет удалять подпапки и файлы, даже когда эти под

папки и файлы спеuиально не разрешают их удалять.

• Ust FЬlder Contents (Список содержимого папки). Разрешение List Folder Contents

применяется аналогично разрешению Read & Execute, но предназначено толь

ко для папок. Разрешение List Folder Contents позволяет просматривать содержимое папок. Что более важно, разрешение List Folder Contents наследуется

только папками, и оно видно, только когда просматриваются свойства безопасности папок. Это разрешение позволяет взглянуть, какие файлы существуют в папке (подобно Read), но не будет применять к этим файлам разрешение Read & Execute.

По сравнению с этим, если вы применили к папке разрешение Read & Execute, то будете располагать теми же возможностями просмот

ра папок и их содержимого, но также сможете распространять права Read &

Execute на файлы внутри этих папок.

• Special Permissions (Особые разрешения). Особые разрешения — это прос

то настроенная группа атомарных прав, которую вы можете создавать, когда

ни одно из рассмотренных выше стандартных молекулярных разрешений не

подходит в вашей конкретной ситуации. Хотя может показаться, что возмож

ность Special Permissions было нововведением версии Windows Server 2003,

на самом деле оно существовало в Windows 2000 Server. Просто это средство

не было видимым как молекулярное разрешение. В Windows 2000 Server от

сутствовал какой-нибудь способ сообщить о том, что папка имеет настро

енные атомарные разрешения, если только вы не заглядывали на вкладку

Advanced (Дополнительно) диалогового окна свойств безопасности. В Windows

Server 201 2 это можно сделать, посмотрев на флажки Allow/Deny для возмож

ности Special Permissions, чтобы понять, были ли модифицированы записи уп

равления доступом (access control entry — АСЕ). Если флажки затенены, тогда

по щелчку на кнопке Advanced (Дополнительно) вы можете просмотреть и от

редактировать изменения в записях АСЕ.

Унаследованные разрешения

Начиная с ранних редакций Windows Server, существовало средство, которое на

зывается унаследованными разрешениями. В настоящее время вполне вероятно, что

вы уже привыкли пользоваться этим великолепным средством. Если для файла

или папки установлено наследование разрешений, то сам по себе файл или папка в

действительности не имеет разрешений; просто применяются разрешения родитель

ской папки. Если родительская папка также наследует разрешения, вы продолжаете

подниматься вверх по цепочке каталогов, пока не столкнетесь с папкой, которой

назначены жесткие разрешения. Не стоит и говорить, что корневой каталог не мо

жет наследовать разрешения.

Например, предположим, что у вас есть папка по имени APPS, содержащая три

подпапки и файлы.

Все подпапки и файлы допускают наследуемые разрешения.

Если вы назначите папке APPS разрешение Read & Execute для пользователей, то все подпапки и файлы автоматически отразят это новое разрешение. Что если вы хотите настроить разрешения для первой подпапки, предоставив пользователям дополнительную возможность записи? Щелкните на этой папке правой кнопкой мыши, выберите в контекстном меню пункт Properties (Свойства) и в открывшемся диалоговом окне свойств перейдите на вкладку Security (Безопасность), чтобы просмотреть разрешения, назначенные папке. Если флажки для чего-нибудь, отличного от

Special Pennissions, затенены, вы можете утвержлать, что папка наследует разрешения

у своей родительской папки. Здесь вам понадобится перейти на вкладку Advaпced

(Дополнительно), чтобы увидеть опцию Allow iпheritaЫe permissioпs from pareпt to

propagate to this object апd all child objects (Позволить наследуемым разрешениям от родителя распространяться на этот объект и все

его дочерние объекты).

Эта опция показывает,наследует ли объект разрешения, и позволяет

указать, допускается ли наследование.

Назначение разрешений файлам и папкам

После того как вы поняли, что собой представляют различные разрешения, назначить

их файлам и папкам будет парой пустяков.

Откройте проводник Windows и выполните следующие шаги.

1. Найдите файл или папку, которой хотите назначить права, щелкните на ее

имени правой кнопкой мыши, выберите в контекстном меню пункт Properties

(Свойства) и в открывшемся диалоговом окне перейдите на вкладку Security

(Безопасность). Взгляните на рис. 14. 12.

В верхней части окна показаны группы и пользователи, которым назначены разрешения, а в нижней части — разрешения, назначенные выбранному пользователю

или группе.

В этом примере вы начинаете с папки APPS. В идеальном случае, т.к. папка предназначена для приложений, вы хотите, чтобы все пользователи имели разрешение Read & Execute и не могли изменять, добавлять или удалять что-либо. Также вы хотите оставить администраторам полный доступ, чтобы они имели возможность обслуживать данные. Кроме того, есть группа администраторов базы данных, которым необходимо предоставить права Modify.

Поскольку для групп Users (Пользователи) и Administrators (Администраторы) по умолчанию уже присутствуют записи, вы начнете с добавления группы Database Managers

(Администраторы базы данных) и выдачи ей прав Modify.

2. Щелкните на кнопке Edit (Редактировать) и затем на кнопке Add (Добавить),

в результате чего откроется диалоговое окно Select Users, Computers, Service

Accounts, ог Groups (Выбор пользователей, компьютеров, учетных записей

служб или групп), которое было показано на рис. 14.9.

Здесь вы можете ввести имя пользователя или группы, щелкнуть на кнопке

Advanced (Дополнительно) и затем на кнопке Find Now (Найти сейчас), либо

настроить запрос вручную, подготовив список учетных записей домена.

3. Так как вы знаете имя группы, которую нужно добавить в этом примере

(Database Managers ) , просто введите его в диалоговом окне Select Users,

Computers, Service Accounts, ог Groups и щелкните на кнопке Check Names

(Проверить имена). Выполнится перекрестная проверка на совпадение вруч

ную введенной записи со списком имен.

4. Как только имя отобразится подчеркнутым, щелкните на кнопке ОК, чтобы

возвратиться на вкладку Security диалогового свойств папки APPS.

После добавления группы Database Managers диалоговое окно должно вы

глядеть подобным приведенному на рис. 14.13.

БОЛЕЕ БЫСТРОЕ ДОБАВЛЕНИЕ ПОЛЬЗОВАТЕЛЕЙ И ГРУПП

Используя метод из предыдущего примера, можно добавлять сразу множество поль

зователей и групп.

Когда вы набираете имена вручную, просто введите первое имя,

щелкните на кнопке Check Names и начинайте набирать следующее имя. Если вы

ввели неполное имя до щелчка на кнопке Check Names, вам будет предоставлено

ближайшее соответствие введенной записи.

Если вы решили применять интерфейс поиска в Active Directory, то можете выбрать несколько учетных записей.

Для этого щелкните на первой записи .и затем, удерживая нажатой клавишу , щелкайте на дополнительных записях.

Теперь все, что осталось — назначить корректное разрешение, которым явля

ется право Modify.

5. Выделите группу Database Managers и отметьте флажок Allow (Разрешить)

для Modify.

Вкладка Security должна выглядеть примерно так, как показано на рис. 14.14.

Поскольку группы Users и Administrators были добавлены по умолчанию,

когда вы создавали общий ресурс, давайте посмотрим на стандартные разре

шения, примененные к ним, чтобы выяснить, необходимы ли какие-нибудь

корректировки.

6. Щелкните на группе Users; вы увидите диалоговое окно, представленное на

рис. 14.15.

ПРЕДОСТЕРЕЖЕНИЕ ОТНОСИТЕЛЬНО УРОВНЕЙ РАЗРЕШЕНИЙ

Вы должны быть осмотрительны при выборе некоторых уровней разрешений. Выбор

Read & Execute включает все права Read, поэтому Read выбирается автоматически.

С другой стороны, если вы хотите очистить Read & Execute, снятие отметки с флажка Allow для Read & Execute не приводит к автоматическому снятию отметки с такого флажка для Read.

На рис. 14. 1 5 видно, что группа Users уже имеет ряд стандартных разреше

ний, в числе которых Read & Execute, List Folder Contents и Read. Вы также за

метите, что эти разрешения унаследованы, потому что флажки в столбuе Allow

затенены.

Тем не менее, как вы можете помнить, затенение записи Special

Pennissions не означает, что разрешения являются унаследованными (хотя они

и могут быть таковыми).

Затенение здесь указывает лишь на то, что имеются дополнительные записи разрешений, которые можно просмотреть в этом конкретном диалоговом окне.

7. Щелкните на кнопке Advanced (Дополнительно), чтобы получить диалоговое

окно Advanced Security Settings for APPS (Расширенные настройки безопаснос

ти для APPS). Взглянув на рис. 14.16, вы увидите намного более сложную вер

сию записей разрешений по сравнению с той, что была показана на рис. 14. 15.

Правда, не совсем понятно, почему разработчики из Microsoft решили сначала

отображать своего рода оглавление по разрешениям, а не предоставлять сразу

подробную информаuию.

В списке Permission entries (Записи безопасности) перечислены выбранные груп

пы и пользователи с описанием их прав. В этом диалоговом окне вы можете отключать наследование, щелкая на кнопке DisaЫe inheritance (Отключить наследование), а также по-прежнему добавлять и удалять записи, щелкая на кнопках Add (Добавить) и Remove (Удалить). Так в чем же разниuа? В этом окне вы получаете больше деталей.

Прежде всего, вы заметите, что одна запись в предшествующем окне разрешений

может стать здесь двумя и более детализированными записями, позволяя четко видеть, какие есть права и откуда они унаследованы, и созданы ли записи для данного

ресурса специально вручную. Например, обратите внимание, что группа Users имеет две записи, которые обе унаследованы от тома. Кроме того, в столбце Applies to

(Применяется к) четко видно, откуда происходят разрешения.

Разумеется, наличие всех этих деталей значительно помогает при поиске и устранении неполадок, т.к. вся необходимая информация собрана в одном месте (точнее, почти вся).

У вас есть возможность приспособить свои расширенные разрешения к атомарному уровню, выбрав запись и щелкнув на кнопке Edit (Редактировать). Однако

будьте осторожны. При таком большом количестве разрешений, поступающих из

множества разных мест (и здесь мы даже не учитывали разрешения общего доступа!), этот процесс легко может привнести путаницу в процедуру устранения неполадок. Пытайтесь максимально упрощать свои ресурсы и пользователей, по томам,

по группам или по машинам, и вы существенно облегчите себе жизнь, имея дело с разрешениями.

Чтобы посмотреть, какие права имеет группа Users, и удостовериться в том, что

она получит корректный доступ к папке APPS, выполните следующие шаги.

1. Выберите запись для группы Users с разрешением Read & Execute.

2. Щелкните на кнопке View (Просмотреть) в диалоговом окне Advanced Security

Settings for APPS (Расширенные настройки безопасности для APPS).

3. Щелкните на кнопке Show advanced permissions (Показать расширенные

разрешения) и обратите внимание, что опции здесь затенены.

Если вы повторите те же самые шаги для группы Database Managers, то за

метите, что теперь вместо кнопки View (Просмотреть) отображается кнопка Edit

(Редактировать).

Почему для группы Database Managers разрешения не затенены? Причина в том, что наследование применяется к группе Users, но не к группе

Database Managers. Если вы хотите редактировать разрешения для Users здесь, то

вам придется разорвать наследование и повторно добавить эту группу. На рис. 14.17

показаны атомарные разрешения для группы Users.

На основании точной информации выясняется, что конечным разрешением яв

ляется Read & Execute. Н и больше и ни меньше; эти пять атомарных разрешений

образуют разрешение Read & Execute. Считайте, что это закон.

НАСЛЕДОВАНИЕ РАЗРЕШЕНИЙ

Вы могли заметить, что раскрывающийся список Applies to (Применяется к) тоже

не доступен для записи группы Users. Это еще один результат наследования.

Наследование удобно трактовать как указание свыше. Такие разрешения будут при

меняться к данной папке, подпапкам и файлам, если только вы не отключите насле

дование и не создадите собственные специальные разрешения. Или же вы могли бы

перейти прямо к источнику, поскольку, будучи администратором, вы устанавливаете

правила, когда дело доходит до наследования. Открывая диалоговое окно свойств

для тома и редактируя записи для группы Users, вы можете удалить или модифи

цировать разрешения; затем вы можете точно указать, где они должны применяться

повсюду на томе, используя кнопку Apply Onto (Применить на).

Обратите внимание на наличие двух записей дЛЯ группы Users.

Стандартныеразрешения в Windows Server 201 2 являются более защищенными, чем в предшествующих редакциях сервера. Вспомните, что в Windows 2000 Server группа Everyone имела разрешение Full Control дЛЯ чего угодно!

Давайте исследуем атомарные разрешения мя другой записи группы Users.

1. Если вы по-прежнему видите диалоговое окно, показанное на рис. 14. 17, щел

кните на кнопке Close (Закрыть) — вам не нужно изменять запись Read &

Execute, т.к. это именно то, что требуется дЛЯ папки APPS.

2. Возвратившись в диалоговое окно Advanced Security Settings for APPS

(Расширенные настройки безопасности мя APPS), шелкните на другой записи

мя группы Users и затем щелкните на кнопке Edit (Редактировать). Откроется

диалоговое окно, представленное на рис. 14. 18.

Стандартные разрешения для группы Users включают возможность создания

файлов и папок на томе, а также возможность записи и добавления данных в фай

лы, содержащиеся внутри этого тома — конечно, если вы специально не запретите

такую возможность любым конкретным ресурсам на томе. Таким образом, вы имеете здесь набор разрешений, находящийся между двумя обсуждаемыми ранее группами атомарных разрешений. Первый набор атомарных разрешений, который вы видели мя группы Users, образует молекулярное разрешение Read & Execute. Если

вы добавили эти два атомарных разрешения, то молекулярное разрешение попадет

куда-то между Read & Execute и Modify. Вполне понятно, что разрешение Modify

также включает права Write Attributes, Write Extended Attributes и Delete Subfolders

and Files.

• Во-первых, вам не придется беспокоиться об остальных разрешениях, унасле

дованных от тома, часть из которых понадобится сохранить. Когда вы удаляете

наследование, вам предоставляется право копировать существующие унаследованные разрешения и затем редактировать их по своему усмотрению.

• Во-вторых, удаляя наследование, вы устраняете возможность вывода разрешений

из тома в глобальную область действия,что является довольно удобным средством.

Как упоминалось ранее, если вы можете упростить разрешения, выполняя

работу в глобальной области действия, то сохраните немало времени и усилий.

Чтобы отключить для группы Users возможность создания файлов или папок либо записи или добавления данных в папку APPS, просто отметьте флажки Deny (Запретить)

для обеих записей атомарных разрешений(рис. 14. 19) и щелкните на кнопке ОК.

Удаление группы или пользователя

Чтобы удалить запись для группы или пользователя, просто щелкните на кнопке

Permissions for APPS формации для определения полной истории разрешений на основе первоначального диалогового окна разрешений

Remove (Удалить) в любом диалоговом окне свойств, которые были рассмотрены

ранее. Если пользователь или группа присутствует по причине наследования, кноп

ка Remove будет недоступной, и вам придется отключить наследование, щелкнув на кнопке DisaЫe inheritance (Отключить наследование).

Использование детализированноrо интерфейса для получения полной истории

Взгляните на рис. 14. 19. Помните это диалоговое окно? Мы напомним вам кое

что, о чем говорилось ранее касательно интерфейсов, применяемых для управления

разрешениями NTFS: это окно не предоставляет достаточного объе\iа информации,

из-за чего возникают затруднения. Если вы решили отключить наследование, чтобы

избавиться разрешения Write для группы Users, и для этого щелкнули на кнопке

Remove (Удалить) в данном диалоговом окне, то тем самым вы удалили обе записи

для группы Users, которые видели на рис. 14. 16.

К тому же, если вы используете это окно для добавления учетной записи пользователя или группы, то будете иметь возможность отметки только флажков для молекулярных разрешений, которые здесь видны — вы не сможете точно указать, где эти разрешения должны применяться с использованием наследования. Чтобы сделать это, вам пришлось бы перейти в диалоговое окно, показанное на рис. 14.16. Лучше всего пропустить это излишнее диалоговое окно и перейти непосредственно к детализированному представлению.

Это позволит получить полную историю с самого начала.

Конфликтующие разрешения

Разрешения можно назначать файлам, а также папкам.

Точно так же, как разрешения общего доступа могут вступать в противоречие с разрешениями для файлов и папок, разрешения для файлов могут конфликтовать с разрешениями для папок.

В конфликтах на уровне общего доступа преимущество получают разрешения общего доступа; если же в противоречие вступают разрешения для файлов и папок,

то предпочтение отдается разрешениям для файлов. Разрешения общего доступа

устанавливают максимально допустимый доступ, так что если разрешением обще

го доступа является Read, а разрешением NTFS — Write, то результатом окажется

разрешение Read. Если вы назначите папке права только для чтения, но какому-то

файлу внутри этой папки — права на изменение, то все равно будете иметь возмож

ность изменять этот файл.

Множество разрешений

А теперь поговорим о еще одной проблеме. Вы предоставили группе

Administrators полный контроль над папкой APPS, а группа Everyone имеет

только разрешение Read & Execute. Вот где разрешения снова вступают в конфликт.

Группа Everyone содержит пользователей, не так ли? Даже а)Iминистраторы явля

ются пользователями. Хм. Как же это работает? Дело в том, что при наличии не

скольких разрешений преимущество получит наименее ограничивающее разрешение

при условии, что в игру не вовлечены разрешения общего доступа.

Предположим,что у вас есть администратор Боб. Он входит в состав группы Users, которая имеет права доступа только для чтения к какому-то файлу. Боб также является членом группы Administrators, имеющей полный доступ. В таком случае Боб получит

полный доступ, т.к. это разрешение наименее ограничивающее.

Разрешения Deny

Ранее мы говорили о разрешениях Deny в связи с общими ресурсами и кратко

рассматривали последствия наследования разрешений в отношении к действиям

Al\ow и Deny. То же самое применимо к разрешениям файлов и папок, но чуть более

сложным способом из-за большего количества параметров безопасности. Подумайте

о файле электронной таблиuы с назначением премий внутри корпорашш. который вы пытаетесь зашитить.

Вы хотите, чтобы все видели этот файл. но изменять его содержимое могли только менеджеры. Это имеет смысл: предоставьте группе Employees (Сотрудники) права на чтение, а группе Managers (Менеджеры) — полный доступ. Предположим, что где-то по пути какой-то руководитель низшего звена попадает в обе группы.

По одним меркам эта персона должна быть частью группы Иanagers, тогда как по другим — входить в состав группы Employees.

Если вы оставите только что описанные разрешения, данный руководитель получит лучшее из двух миров в отношении файла электронной таблицы — полный доступ. По этой

причине вы принимаете решение о том, что члены группы Employees не должны

явно иметь полный доступ. И как теперь поступить?

Все довольно просто: запретите это чрезмерное разрешение.

Вам потребуется определить, какие разрешения не должны иметь сотрудники, и отметить для этих разрешений флажки в столбце Deny (Запретить); таким методом вы можете гарантировать, что сотрудники будут располагать только правами Read. Чтобы сделать это, выполните следующие шаги.

1. Щелкните на имени файла правой кнопкой мыши и выберите в контекстном

меню пункт Properties (Свойства).

2. В открывшемся диалоговом окне свойств перейдите на вкладку Security

(Безопасность) и щелкните на кнопке Advanced (Дополнительно). (Вспомнили

интерфейс, представленный на рис. 14.15?)

3. Выделите запись для группы Employees (Сотрудники) и щелкните на кноп

ке Edit (Редактировать), что позволит модифиuировать атомарные разрешения

для файла электронной таблицы.

4. В раскрывающемся списке Туре (Тип) выберите элемент Deny (Запретить) и

затем щелкните на ссылке Show advanced permissions (Показать расширенные

разрешения).

5. Отметьте флажки для разрешений, как показано на рис. 14.20.

Вы должны отдельно отметить флажки для каждого разрешения. Однако если

вы отметите флажок Full Control (Полный доступ), то отметятся все остальные

флажки, т.к. Full Control включает все разрешения. В этом примере нас интере

сует включение разрешения Read и отключение разрешения Write.

6. Щелкните на кнопке ОК, чтобы новые разрешения вступили в силу.

Вы получите предупреждение, сообщающее о том, что разрешения Deny перео

пределят разрешения Allow. Теперь в сuенарии с несколькими разрешениями пре

имущества получают разрешения Dепу, и даже с учетом того, что упомянутый ранее руководитель имеет членство в обеих группах Managers и Employees, его права будут ограничены посредством Deny.

В диалоговом окне Advanced Security Settings обратите внимание на наличие двух

записей для группы Employees: одна для разрешения Deny и одна для разрешения

Allow. Они больше не объединяются в единое целое, как вы привыкли видеть в вы

пусках Windows Server, предшествующих Windows Server 2008.

Действующие разрешения

Что будет конечным результатом всех этих разрешений, если одни из них насле

дуются, другие — нет, некоторые применяются к пользователям, а некоторые — к

группам? Кто и что сможет делать с теми или иными файлами? Как выяснить, ка

ким будет результат всех имеющихся разрешений для любой группы, пользователя

или объекта? В состав Windows Server 2012 включен инструмент, который позволяет

вычислить действующий доступ для любого отдельного пользователя или группы

на заданном объекте. Взгляните на диалоговое окно, представленное на рис. 14.21 .

И снова это диалоговое окно расширенных настроек безопасности для папки APPS,

которое к настоящему времени вы должны хорошо знать.

Вспомните, что администраторы имеют разрешение Full Control, администраторы базы данных — разрешениеModify, а пользователи — разрешение Read & Execute.

Чтобы увидеть, как в точности работают все эти разрешения, перейдите на вклад

ку Effective Access (Действующий доступ), которая показана на рис. 14.22. В выпуске

Windows Server 2012 R2 эта вкладка порядком изменилась.

Новая вкладка Effective Access теперь позволяет легко просматривать уровень доступа пользователя илигруппы к любым локальным или присоединенным к домену машинам или группам.

Вы можете выбрать локального или сетевого пользователя, включить в запрос членство в группах этого пользователя и просмотреть действующий доступ в отношении другой группы или сервера.

В следующем примере можно видеть действующие разрешения для группы Database Managers на тестовом сервере BFl.

Действующим_доступом является Modify, как было установлено в предшествующих упражнениях.

Конечно, для просмотра разрешений на любом проверяемом ресурсе необходимо

располагать соответствующими правами, и существуют ограничения в плане фак

торов, которые используются для определения действующего доступа. Например,

вы можете не иметь возможности просмотра разрешений для каждого пользователя или группы. Рассмотрим локальную группу Users на сервере по имени Storage,

на котором находится общий ресурс APPS. Из-за того, •по этот сервер является

членом домена Active Directory, глобальная группа под названием Doma in Users

(Пользователи домена) автоматически вкладывается внутрь локальной группы

Users. Чтобы просмотреть действующие разрешения на локальной группе Users,

понадобится выполнить перечисленные ниже действия на вкладке Effective Access

диалогового окна Advanced Security Settings for APPS (Расширенные настройки безо

пасности для APPS).

1. Щелкните на ссылке Select а user (Выбрать пользователя) или Select а

device (Выбрать устройство) и затем щелкните на кнопке Location (Место

положение).

2. Выберите локальное местоположение по имени Storage (в отличие от ката

лога).

Поскольку группа Domain Users вложена в локальную группу Users, пользова

тели домена имеют те же самые права для папки за исключением существования

любого другого набора разрешений, который конфликтовал бы с ними. Но когда вы

попытаетесь получить действующие разрешения для группы Domain Users с помо

щью этого инструмента, обнаружится отсутствие доступа, т.к. данный инструмент

не умеет вычислять действующие разрешения для групп домена, вложенных в ло

кальные группы.

Безусловно, это ограничивает эффективность инструмента, но вы по-прежнему

можете применять его при вычислении множества записей АСЕ для пользователя

или группы, как было продемонстрировано в предыдушем примере.

право владения

В процессе назначения и отзыва разрешений вы обязательно столкнетесь с про

блемой, когда никто, включая администраторов, не может получить доступ к фай

лу. И вы не можете изменить разрешения файла, потому что для этого необходимы

определенные разрешения. Ситуация зачастую оказывается действительно трудной.

К счастью, помочь здесь может право владения.

Каждый объект имеет атрибут, который называется владелец (owner). Владелец

полностью отделен от разрешений. Для каждого объекта всегда будет существовать

некоторый владелец. Но чем это может помо•1ь? Дело в том, что владелец объекта

обладает специальной привилегией — возможностью назначения разрешений.

Получение права владения файлом или папкой — относительно простая задача

при условии, что учетная запись, используемая для изменения права владения, име

ет полный доступ на желаемом ресурсе. Возвратившись обратно к рис. 14. 16, вы заметите поле Owner (Владелец}, расположенное ниже поля Name (Имя). Вы также обнаружите рядом ссылку Change (Изменить); если она недоступна, значит, вы вошли с учетной записью, которая не имеет привилегии на изменение права владения. По щелчку на ссылке Change откроется диалоговое окно Select User (Выбор пользователя}, позволяющее назначить право владения другому пользователю или группе.

На корпоративном общем ресурсе в производственной среде имеет смысл обеспечить права владения всеми его файлами и папками для учетной записи с повышенными полномочиями, контролируемой персоналом из IТ-отдела, или точнее — учетной записи службы уровня хранилища. Наиболее интенсивно такая конфигурация применяется целей резервного копирования и восстановления.

Некоторые файловые системы не позволяют восстанавливать файлы, для которых

отсуствуют разрешения на это действие.

Представьте себе попытку восстановления общего ресурса, на котором пользователи сделали себя владельцами папок и файлов, удалив весь остальной доступ. Такие папки или файлы окажутся невосстановимыми никем кроме своего владельца. Это укрепляет хорошую стратегию подпержания строгих и управляемых разрешений повсеместно в среде из одного контролируемого централизованного места.

Работа со скрытыми общими ресурсами

После открытия общего доступа к папке из

сети она становится видимой сообществу пользователей. Но что, если вы не хотите, чтобы общий ресурс могли видеть абсолютно все? Например, мы создали на сервере общий ресурс с исходными

дистрибутивами, чтобы всякий раз, когда мы находимся на рабочей станции пользователя, была возможность устанавливать любые приложения без необходимости

в захватывании с собой компакт-дисков.

На самом деле это сделано для удобства, но в то же время мы не хотим, чтобы пользователи могли заходить на данный общий ресурс и устанавливать любые приложения, которые им попадутся на глаза.

Несомненно, мы могли бы ограниt1ить общий ресурс, предоставив разрешения на

доступ к нему только себе, но это также требует определенных усилий.

Мы вовсе не хотим выходить из системы пользователя и заходить под своей учетной записью при каждом выполнении установки, особенно когда задействуются профили пользователей.

В такой ситуации может помочь создание скрытых общих ресурсов.

Мы хотим, чтобы общий ресурс существовал и был доступным, но просто не так легко

обнаруживался. Хотя это и не полностью защищенное решение, оно является сдерживающим фактором против чрезмерно любопытных пользователей.

Чтобы создать скрытый обший ресурс, откройте общий доступ к папке обычным

образом, но добавьте в конец имени нового общего ресурса знак доллара.

Вот и все.

Теперь, когда сервер регистрирует информацию для списка доступных ресурсов, он

просто не будет включать в него этот скрытый общий ресурс.

Давайте посмотрим, как создать общий ресурс по имени INSTALL$, который со

ответствует папке I : \Install.

1 . Создайте общий ресурс, как это делается обычно, но назовите его INSTALL$, а

не INSTALL (рис. 14.2 3 ).

2. Выберите разрешения, чтобы позволить доступ только администраторам

Теперь из клиентских рабочих станций вы не увидите общего ресурса INSTALL$

в списке доступных ресурсов, но по-прежнему сможете вручную отображать

диск на ресурс INSTALL$ с целью дальнейшего подключения к нему.

3. Выберите имя общего ресурса в консоли Computer Management

Хотя скрытый общий ресурс не будет отображаться в списке доступных ресурсов

внуrри проводника Windows, он будет видимым через консоль Computer Management.

Это помогает помнить о том, какие скрытые общие ресурсы были созданы.

Исследование распределенной файловой системы

Что собой представляет распределенная файловая система (Distributed File

System — DFS)? Благодаря DFS вы можете создавать единственный общий ресурс,

который заключает в себе каждый ресурс, основанный на файловом общем ресурсе,

внутри сети. Думайте о нем, как о доме для всех общих файловых ресурсов в сети со

страницей «ссылок», указывающих клиентам на отдельный сервер или серверы, где

действительно размещены эти общие ресурсы. Вы можете иметь общие ресурсы, которые охватывают целый мир.

Сгруппируйте всех их вместе под одним пространством

имен и откройте пользовательской базе общий доступ к этому пространству имен.

чтобы сделать возможным дружественный к пользователям, централизованный метод

общего доступа к ресурсам.

Продвигаясь на шаг дальше, файловая система DFS может реплицировать изменения в общие ресурсы на любых серверах, которые ямяются членами группы репликации, сохраняя все эти серверы в актуальном состоянии.

В Windows Server 2012 применяются две технологии.

• DFS Namespaces (Пространства имен DFS). Компонент DFS Namespaces пре

доставляет возможность группировать общие папки, находящиеся на разных

сайтах и серверах, в одно или несколько логически структурированных про

странств имен. Пространство имен затем представляется пользователю в виде

единой общей папки, состоящей из множества подпапок, как если бы все они

располагались в локальном катаге.

Это великолепная функциональность,

которая делает возможным централизованный метод управления и использо

вания общих ресурсов на большом числе физически отдельных серверов или

местоположений сайтов. Такая структура повышает готовность и автоматичес

ки подключает пользователей к общим папкам внутри того же самого сайта

Active Directory Domain Services, когда они доступны, вместо их маршрутиза

ции по каналам WAN.

• DFS Replication (Репликация DFS). Компонент DFS Replication — это эффективный механизм репликации с несколькими хозяевами, который можно

применять ДЯ поддержания папок в синхронизированном состоянии между

серверами через сетевые подключения с ограниченной пропускной способностью. Репликация DFS может происходить среди множества сайтов и серверов,

находящихся внутри одного и того же леса. Компонент DFS Replication ис

пользует удаленное разностное сжатие (remote ditТerential compression — RDC)

ДЛЯ определения и репликации только изменившихся блоков данных файла.

Компонент DFS Replication работает рука об руку с новыми средствами дедупликации данных (Data Deduplication), премагаемыми в Windows Server 2012 R2.

Будучи интегрированным с той же самой технологией хранилища уровня блоков, компонент DFS Replication поддерживает репликацию папок и файлов, расположенных на томах, ДЯ которых включена дедупликация.

Применение дедупликации ДЯ снижения требований к хранилищу в файловой системе

NTFS не оказывает никакого неблагоприятного влияния на репликацию DFS.

Прежде чем можно будет пользоваться этими средствами, на сервер понадобится

добавить новые роли — DFS Namespaces и DFS Replication. Добавьте их с помощью

мастера добавления ролей и компонентов (Add Roles and Features Wizard) в диспетчере серверов (рис. 14.26).

Существует несколько дополнительных требований, которые необходимо при

нять во внимание до запуска DFS. Чтобы можно было успешно развернуть DFS

Replication в имеющейся среде, серверы должны быть сконфигурированы так, как

описано ниже.

• Все серверы, которые вы хотите сделать членами группы репликации, должны

иметь установленную роль DFS Replication.

• Вы должны удостовериться, что применяемое антивирусное программное

обеспечение совместимо с DFS Replication.

• Все серверы-члены должны находиться внутри одного и того же леса. Компо

нент DFS Rep\ication хорошо работает между доменами, но пока что не подде

рживает репликацию между лесами.

• Удостоверьтесь в том, что схема АО DS актуальна и соответствует всем подхо

дящим дополнениям схемы в данной редакции сервера. В Windows Server 2012

R2 такая актуальность соблюдена.