To obtain updates from this website, scripting must be enabled.

To use this site to find and download updates, you need to change your security settings to allow ActiveX controls and active scripting. To get updates but allow your security settings to continue blocking potentially harmful ActiveX controls and scripting from other sites, make this site a trusted website:

In Internet Explorer, click Tools, and then click Internet Options.

On the Security tab, click the Trusted Sites icon.

Click Sites and then add these website addresses one at a time to the list:

You can only add one address at a time and you must click Add after each one:

http://*.update.microsoft.com

https://*.update.microsoft.com

http://download.windowsupdate.com

Note:

You might have to uncheck the Require server verification (https:) for all sites in the zone option to enter all the addresses.

Microsoft выпускает новые обновления безопасности для своих продуктов как минимум один раз в месяц. В большинстве случаев служба Windows Update прекрасно справляется с автоматическим получением и установкой обновлений Windows. Также вы можете вручную найти, скачать и установить актуальное кумулятивное обновление безопасности для вашей редакции и версии Windows. Например, на компьютерах с отключенной службой wususerv, в изолированных от интернета сетях (если у вас не используется WSUS сервер, где можно вручную управлять тестированием и одобрением обновлений Windows), в локальной сети с лимитным подключением (metered connection) и т.д.

Содержание:

- Узнать дату установки последних обновлений Windows

- Как найти и скачать последние обновления безопасности для вашей версии Windows?

- Ручная установка кумулятивных обновлений в Windows

- Ручное обновление билда Windows 10 (Feature Update)

Каждый второй вторник месяца Microsoft выпускает новые обновления для всех поддерживаемых редакций Windows (исправления для особо критичных уязвимостей могут выпускаться быстрее, не дожидаясь этой даты. Также имейте в виду, что в Windows используется кумулятивная модель обновлений. Это означает, что для обновления Windows достаточно установить только один, последний, кумулятивный пакет безопасности.

Узнать дату установки последних обновлений Windows

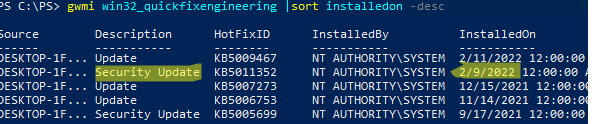

Проверьте дату установки последних обновлений на вашем компьютере с помощью PowerShell команды:

gwmi win32_quickfixengineering |sort installedon -desc

Source Description HotFixID InstalledBy InstalledOn PCname1 Security Update KB5011352 NT AUTHORITY\SYSTEM 2/9/2022 12:00:00 AMН

В данном случае видно, что последний раз на этом компьютере обновление безопасности устанавливалось 9 февраля 2022 года.

Так же вы можете вывести историю установки обновлений с помощью командлета

Get-WUHistory

из модуля PSWindowsUpdate:

Get-WUHistory|Where-Object {$_.Title -match "KB*"} |Sort-Object date -desc

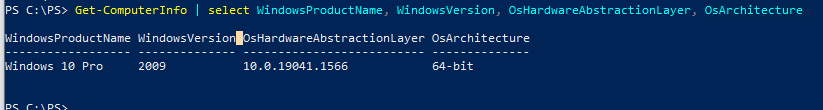

Затем вам нужно узнать версию и номер билда вашей Windows. Воспользуйтесь командой:

Get-ComputerInfo | select WindowsProductName, WindowsVersion, OsHardwareAbstractionLayer, OsArchitecture

WindowsProductName WindowsVersion OsHardwareAbstractionLayer, OsArchitecture Windows 10 Pro 2009 10.0.19041.1566 64-bit

В моем случае мне нужно скачать последние обновления безопасности для Windows 10 20H2 x64.

Как найти и скачать последние обновления безопасности для вашей версии Windows?

Вы можете вручную скачать последние обновления для продуктов Microsoft из каталога обновлений Microsoft Update Catalog — https://www.catalog.update.microsoft.com/Home.aspx. В каталоге вы можете найти обновления для всех поддерживаемых версий Windows (также поддерживается прямой импорт обновлений через консоль WSUS). Главная проблема, что в каталоге отсутствует удобная система поиска. Если вы не знаете номер KB, который вам нужно установить, найти и скачать пакет с обновлением довольно трудно.

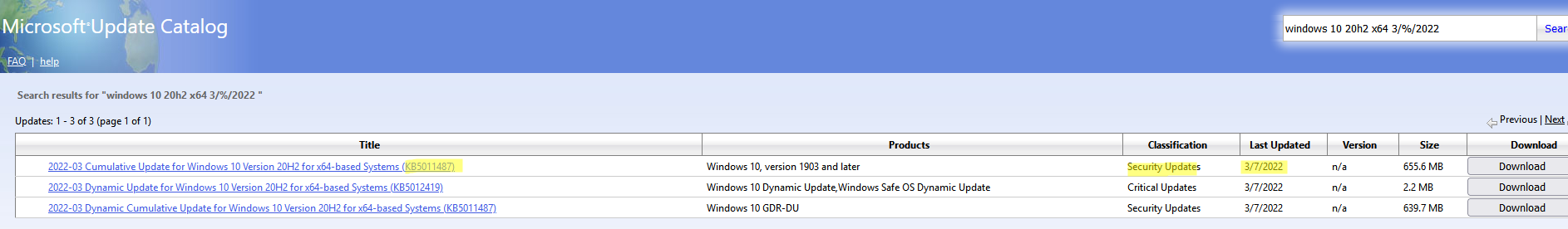

Рассмотрим, как сформировать правильный запрос для поиска обновлений для вашей редакции Windows в каталоге обновлений Microsoft. Статья пишется 9 марта 2022 года, соответственно последние обновления безопасности были выпушены вчера, 8 марта (второй вторник месяца). Для поиска обновлений безопасности для Windows 10 20H2 x64 за март 2022 года, воспользуйтесь таким поисковым запросом, который нужно вставить в поисковую строку в верхнем правом углу:

windows 10 20h2 x64 3/%/2022

Каталог Microsoft Update вернул список из 3 обновлений.

Как решить какие из этих обновлений нужно скачать и установить? Конечно, можно скачать и установить вручную все эти обновления, но можно сэкономить время. Т.к. Microsoft перешла на кумулятивные обновления, вам достаточно скачать и установить последнее Cumulative Update для вашей системы.

В моем случае доступно одно большое кумулятивное обновление для Windows 10:

- 2022-03 Cumulative Update for Windows 10 Version 20H2 for x64-based Systems (KB5011487), Windows 10 version 1903 and later, Security Updates, 3/7/2022 — 655.6 MB

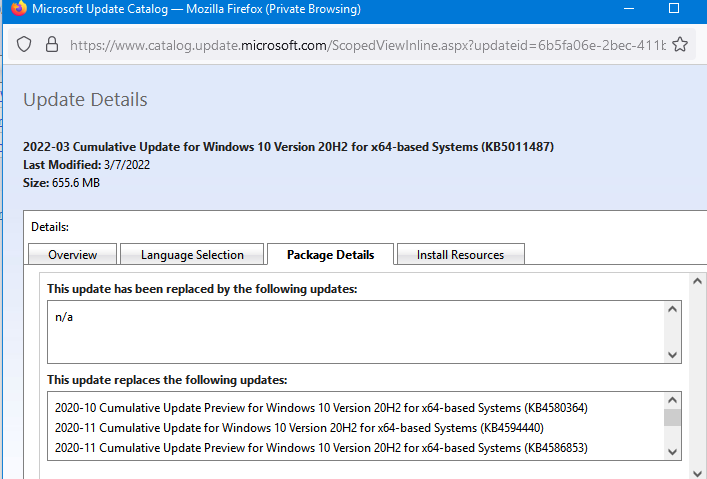

Щелкните по названию обновления безопасности KB5011487. В открывшемся окне с информацией об обновлении перейдите на вкладку Package Details. На этой вкладке видно какие обновления заменяет данное обновление (This update replaces the following updates:), и каким обновлением заменяется в свою очередь оно (This update has been replaced by the following updates).

Как вы это обновление ничем не заменяется: This update has been replaced by the following updates: n/a. Значит это самое последнее и актуальное кумулятивное обновление безопасности для вашей версии Windows 10.

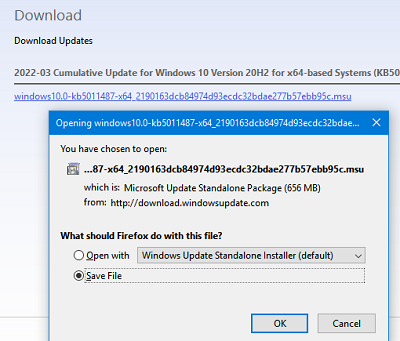

Нажмите на кнопку Download, в открывшемся окне появится прямая ссылка на загрузку MSU файла обновлений. Скачайте файл и сохраните его на диск.

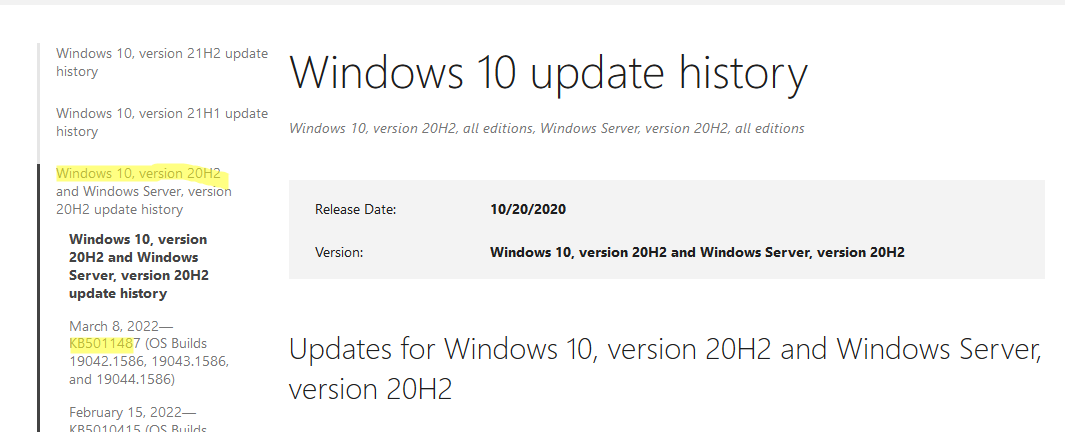

Также вы можете найти номер KB актуального кумулятивного обновления для вашей версии Windows 10 с помощью страницы https://support.microsoft.com/en-us/topic/windows-10-update-history-7dd3071a-3906-fa2c-c342-f7f86728a6e3.

В списке слева выберите вашу версию Windows 10 (в моем примере это Windows 10 20H2), затем обратите внимание на список In this release. Самая первая запись ссылается на статью базы знаний для последнего кумулятивного обновления Windows этой редакции. В нашем примере это March 8, 2022—KB5011487 (OS Builds 19042.1586, 19043.1586, and 19044.1586). Именно это обновление мы и скачали согласно методике выше.

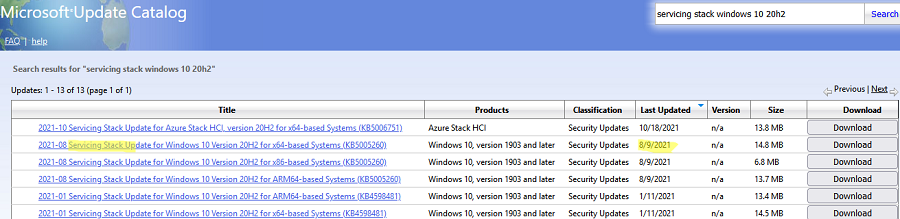

Затем скачайте последнее доступное обновление служебного стека Windows 10 (SSU — Servicing Stack Updates). Это обновление также можно найти в Windows Update Catalog по ключевой фразе:

servicing stack windows 10 20h2

Обязательно установите Servicing Stack Update до установки накопительного обнолвения безопасности Windows.

C марта 2021 года, Microsoft перестала выпускать отдельные обновления SSU для билдов Windows 10 2004 и старше. Теперь они интегрируются в последнее кумулятивное обновление LCU (Latest Cumulative Update).

Скачать файлы обновлений Windows с помощью PowerShell

Для скачивания файлов MSU обновлений из Microsoft Update Catalog можно использовать командлет Save-KBFile из модуля KBUpdate (KB Viewer, Saver, Installer and Uninstaller) — https://github.com/potatoqualitee/kbupdate

Установите модуль из PowerShell Gallery:

Install-Module kbupdate -Scope CurrentUser

Для загрузки определенных файлов обновлений выполните команду PowerShell:

Save-KBFile -Name KB5011487, 5005260 -Architecture x64 -Path C:\Updates

Ручная установка кумулятивных обновлений в Windows

После того, как вы скачали MSU файл с актуальным кумулятивным обновлением для вашей редакции Windows 10, вы можете его установить.

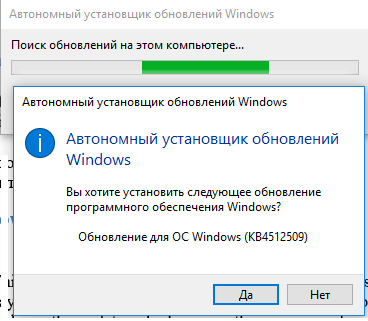

Щелкните дважды по скачанному msu файлу и следуйте шагам мастера автономного установщика обновлений Windwows.

После окончания установки пакета обновлений нужно перезагрузить компьютер (если после установки обновления вы наблюдаете проблемы с работой ОС или приложений, вы можете удалить его).

Также вы можете установить обновление Windows из командной строки в тихом режиме с помощью утилиты wusa.exe (Windows Update Standalone Installer). Следующая команда установит указанное обновление в тихом режиме и отложит автоматическую перезагрузку системы после завершения установки:

wusa C:\updates\windows10.0-kb5011487-x64_2190163dcb84974d93ecdc32bdae277b57ebb95c.msu /quiet /norestart

Ручное обновление сигнатур Windows Defender

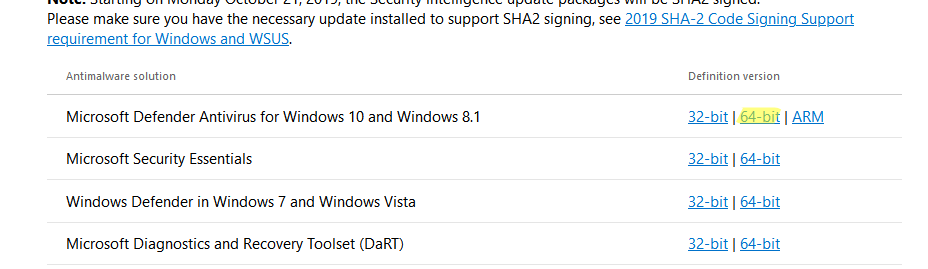

Если на вашем устройстве Windows включен встроенный Windows Defender Antivirus, вы можете вручную обновить его сигнатуры. Обновление с новым набором сигнатур можно скачать с Microsoft Update Catalog, либо (проще) со страницы https://www.microsoft.com/en-us/wdsi/defenderupdates#manual.

Скачайте файл офлайн установки для вашей версии Window. Например, Microsoft Defender Antivirus for Windows 10 and Windows 8.1 64-bit.

Запустите и установите файл

fpam-fe.exe

для обновления антивирусных баз.

Ручное обновление билда Windows 10 (Feature Update)

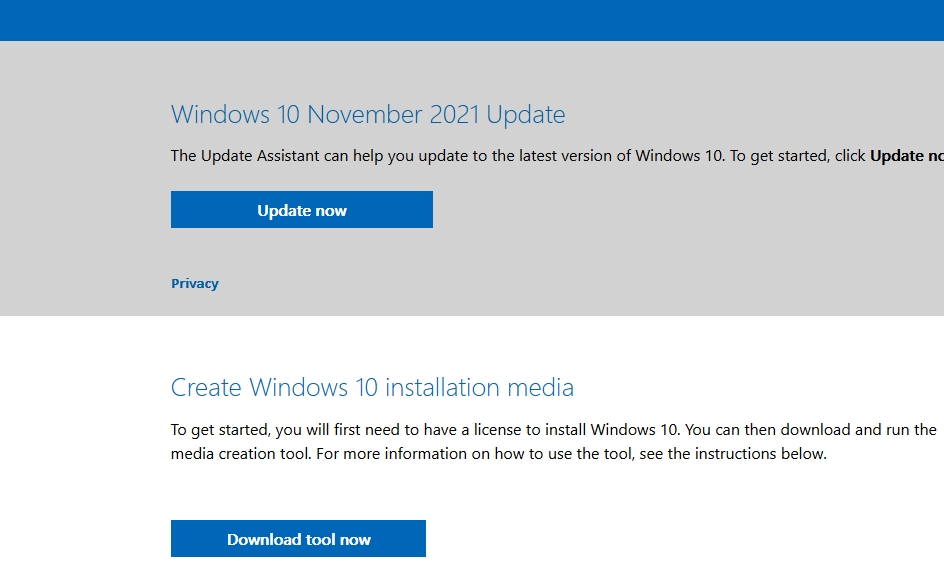

Также вы можете вручную обновить билд Windows 10 (Feature Update). Например, вы хотите вручную обновить билд Windows 10 на своем компьютере с 20H2 (окончание поддержки 10 мая 2022) на 21H2.

Для этого перейдите на страницу https://www.microsoft.com/en-us/software-download/windows10 и нажмите кнопку Update Now.

Скачайте и запустите файл Windows 10 Update Assistant (

Windows10Upgrade9252.exe)

.

Мастер предложит вам обновится до последней версии Windows 10 (Windows 10 November 2021 Update). Для такого обновления требуется подключение к интернету.

Чтобы выполнить оффлайн обновление билда Windows 10, сформируйте установочный ISO образ с новый билдом Windows 10 с помощью Media Citation Tool (позволяет создать iso образ или загрузочную флешку с Windows 10).

Затем смонтируйте ISO образ в виртуальный привод и запустите файл setup.exe. Следуйте шагам мастера обновления Windows. Подробнее это описано в статье про обновление билда Windows 10 из командной строки.

KB5030213 is the cumulative update for Windows Server 2016 for the month of September 2023. The update was released on 12th September under the ‘Patch Tuesday’ project.

We look at some details of the KB5030213 cumulative update below.

Salient points

- KB5030213 is a cumulative update that supersedes KB5029242. KB5029242 was released on 8th August 2023. You can read more about KB5029242 on this page.

- KB5030213 corresponds to server build 14393.6252. KB5029242 corresponds to server build 14393.6167. Assuming you have installed KB5029242 on Windows Server 2016, you will upgrade from build 6167 to 6252.

- A new Servicing Stack Update has been released for Windows Server 2016 on 12th September 2023. The SSU or Servicing Stack Update KB5030504 needs to be installed prior to installing KB5030213 on Windows Server 2016.

- 16 security vulnerabilities have been disclosed for Windows Server 2016 in the September 2023 security bulletin of Microsoft. None of these vulnerabilities have a ‘CRITICAL’ severity level.

- There are no zero-day threats affecting Windows Server 2016 and Windows Server 2016 Server Core installation under the September security bulletin.

- The fix for Active Directory domain join issues has been implemented in KB5030213. The issue was separately tracker under KB5020276.

Download KB5030213

KB5030213 can be installed automatically using one of the following methods:

- Windows Update

- Windows Update for Business

- WSUS or Windows Server Update Service

WSUS or Windows Server Update Service remains the most preferred way to patch Windows Servers.

If you choose to install KB5030213 automatically, the Servicing Stack Update KB5030504 will be automatically deployed as part of the update process. The SSU KB5030504 is deployed before KB5030213 gets deployed.

You can also choose to manually deploy the KB5030213 cumulative update. For manual deployments, the installation process is a two-step exercise.

- Download and install KB5030504 Servicing Stack Update

- Download and install KB5030213 cumulative update

We can download the SSU and Cumulative Updates from the Microsoft Update Catalog site. Or, you could use the direct download links shared below to download the SSU and cumulative update offline installer files.

| Update | Download from Microsoft Catalog | Direct download link | Size of the update |

|---|---|---|---|

| KB5030504 | Download KB5030504 | Direct Download KB5030504 | 11.7 MB |

| KB5030213 | Download KB5030213 | Direct Download KB5030213 | 1622.9 MB |

It may be pertinent to mention that the Servicing Stack updates do not cause server reboots. However, the cumulative updates will cause a server to restart.

We strongly recommend installing cumulative updates as part of a managed change or managed change management exercise.

Vulnerabilities

There are 16 security vulnerabilities that have been announced for Windows Server 2016 and Windows Server 2016 Server Core installation. None of these threats are CRITICAL in nature. None of the disclosed vulnerabilities are zero-day threats.

Therefore, we have not shared any threat for September 2023 for Windows Server 2016 in this report.

KB5030213 Changelog

The following changes or improvements are part of the KB5030213 cumulative update:

- This update supports daylight saving time (DST) changes in Israel.

- This update addresses an issue that affects remote procedure calls (RPC) to the Win32_User or Win32_Group WMI class. The domain member that runs the RPC contacts the primary domain controller (PDC). When multiple RPCs occur at the same time on many domain members, this might overwhelm the PDC.

- This update addresses an issue that affects the LanmanServer Service. It stops working in clusters that do not have an Administrative Access Point. These are also known as AD-Detached Clusters. They are recommended for Microsoft Exchange on some versions of Windows. To learn more, see Database availability groups.

- This update addresses an issue that affects authentication. Using a smart card to join or rejoin a computer to an Active Directory domain might fail. This occurs after you install Windows updates dated October 2022 or later. For more details, see KB5020276.

September 2023 Security Updates by Microsoft

You may also like to read more about security updates shared below:

- KB5030287 Security Update for Windows Server 2012 R2

- KB5030278 Monthly Rollup Update for Windows Server 2012

- KB5030269 Monthly Rollup for Windows Server 2012 R2

- KB5030216 Cumulative Update for Windows Server 2022

- KB5030213 Cumulative Update for Windows Server 2016

- KB5030214 Cumulative Update for Windows Server 2019

- KB5030279 Security Update for Windows Server 2012

Rajesh Dhawan is a technology professional who loves to blog about smart wearables, Cloud computing and Microsoft technologies. He loves to break complex problems into manageable chunks of meaningful information.

Microsoft have remove Windows Update from the Control Panel so now it has to be done through the settings app.

When I first when I went to update I couldn’t find Windows Update in the control panel then I figured out that it is only available through the Settings App or powershell.

Windows updates should generally be scheduled using group policy. However, should you need to apply a Windows update manually, follow the steps below.

- Open the settings app

- Go to updates down the bottom

- Click check for updates

- Install the updates

Once the updates are installed you may need to reboot your server.

This is a really good thing to do when you first install Windows Server 2016, before installing everything else. This will mean that your server is patched and any issues that have already been resolved by a patch from Microsoft will not happen.

Hi Everyone, I’m Jake. I have created this site basically as my own knowledge base, hopefully you find some of the information on here useful.

I work with businesses across South West Victoria to leverage technology to improve the way they work & keep their data safe.

If you want to connect with me look me up on LinkedIn.

Есть у меня сервер с операционной системой Windows Server 2016, который находится не в домене. Остальные сервера в домене и обновляются через WSUS. Естественно, службой информационной безопасности доступ к внешнему миру закрыт, в том числе к серверам Microsoft. Вопрос, как устанавливать обновления на такой сервер?

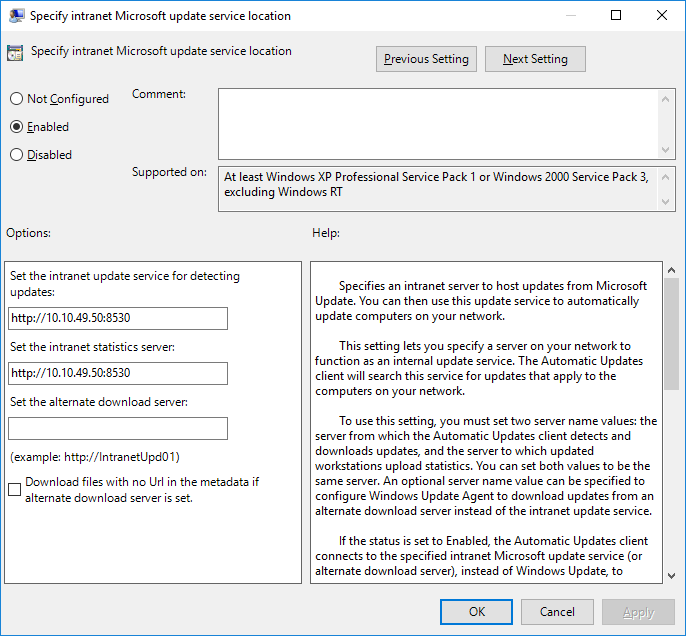

Ничего сложного, настроим Windows Server 2016 через локальные групповые политики таким образом, чтобы он качал обновления с доменного WSUS.

gpedit.mscПереходим в раздел Computer Configuration → Policies → Administrative templates → Windows Component → Windows Update (Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Центр обновления Windows).

Настраиваем политику Specify Intranet Microsoft update service location (Указать размещение службы обновлений Майкрософт в интрасети).

- Enabled: включаем политику.

- Set the intranet update service for detecting updates (Укажите службу обновлений в интрасети для поиска обновлений): указываем URL с портом на WSUS, например, http://10.10.49.50:8530. Поскольку я не использую на данном сервере доменный DNS, то указываю IP адрес.

- Set the intranet statistics server (Укажите сервер статистики в интрасети): http://10.10.49.50:8530. Сервер статистики обычно совпадает с сервером WSUS.

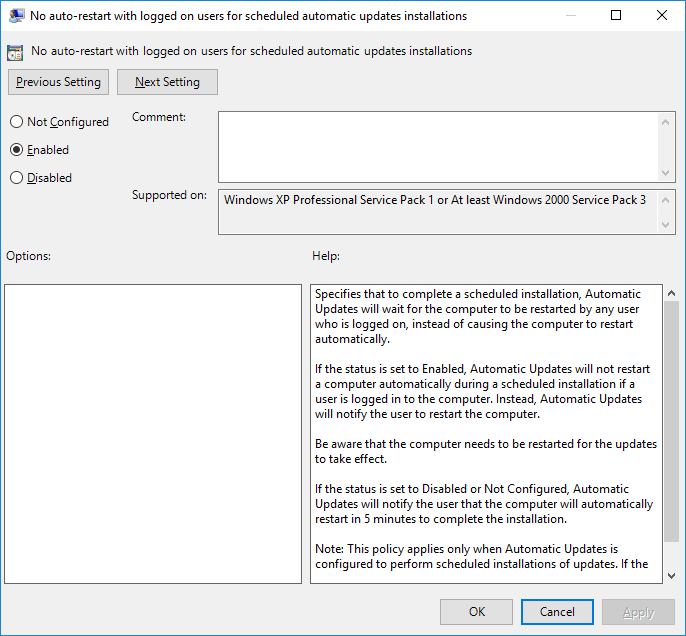

Настраиваем политику No auto-restart with logged on users for scheduled automatic updates installations (Не выполнять автоматическую перезагрузку при автоматической установке обновлений, если в системе работают пользователя).

- Enabled: включаем политику.

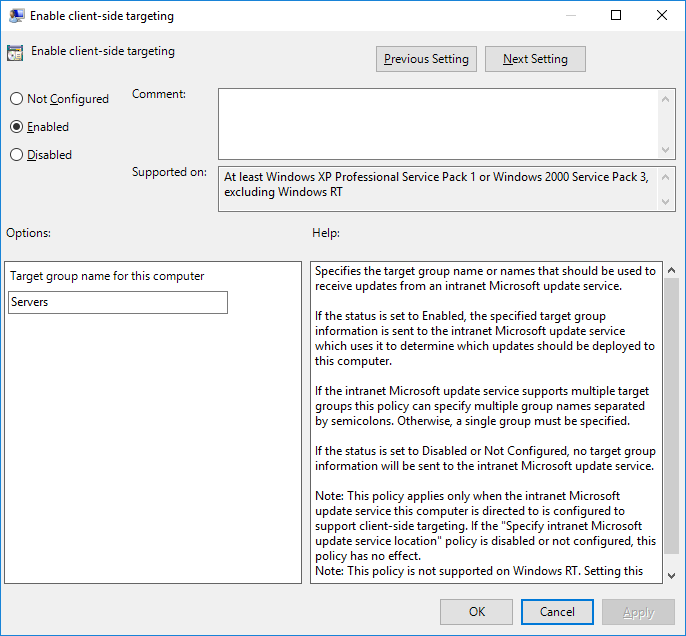

Настраиваем политику Enable client-side targeting (Разрешить клиенту присоединение к целевой группе).

- Enabled: включаем политику.

- Target group name for this computer (Имя целевой группу для данного компьютера): Servers. Относим наш сервер к группе Servers.

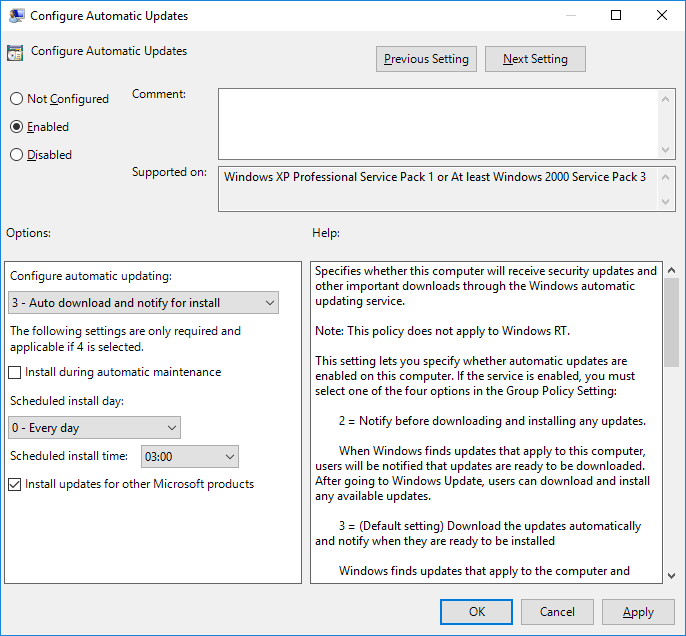

Настраиваем политику Configure Automatic Updates (Настройка автоматического обновления).

- Enabled: включаем политику.

- 3 – Auto download and notify for install (Автоматически загружать обновления и уведомлять об их готовности к установке).

- Install updates for other Microsoft products (Получать обновления для других продуктов Microsoft).

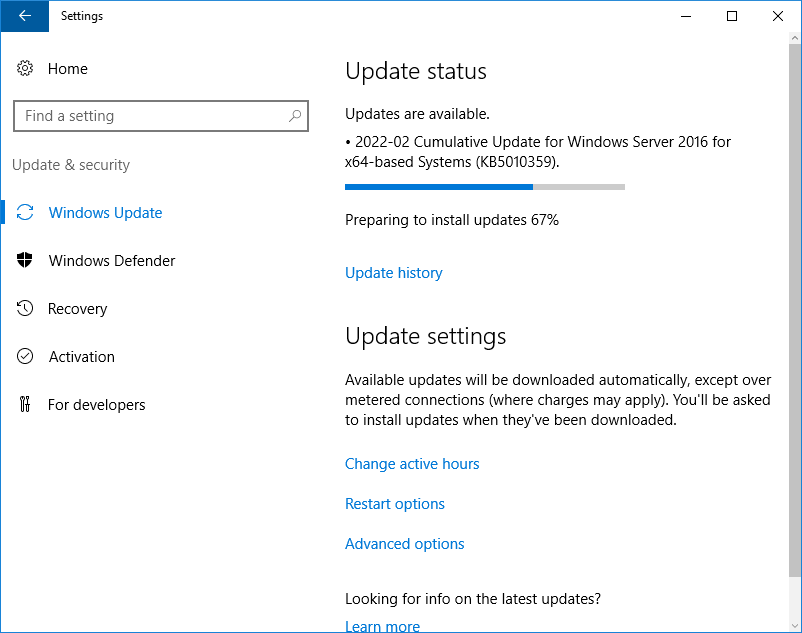

Проверяем работу Центра обновления Windows. Обновления скачиваются и устанавливаются.

Расходимся.