Поднимаем VPN-PPTP сервер на Windows Server 2008 R2

VPN (Virtual Private Network — виртуальная частная сеть) — технология, позволяющая использование сети Internet в качестве магистрали для передачи корпоративного IP-трафика. Сети VPN предназначен подключения пользователя к удаленной сети и соединения нескольких локальных сетей. Давно я размещал заметку Введение в Виртуальные Частные Сети (VPN), время пришло расказать, как настроить VPN сервер на Windows 2008 Server R2.

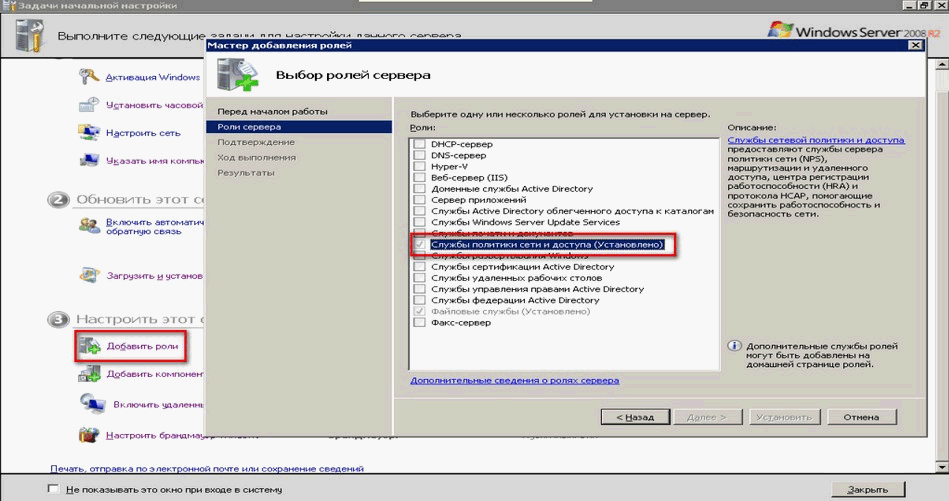

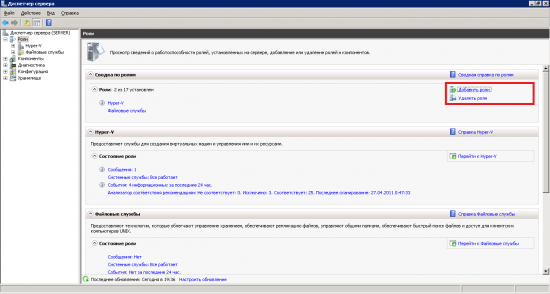

Запускаем диспетчер сервера на Windows Server 2008 R2 и добавляем «Добавить роль» (Add Roles) роль сервера «Службы политики сети и доступа» (Network Policy and Access Services):

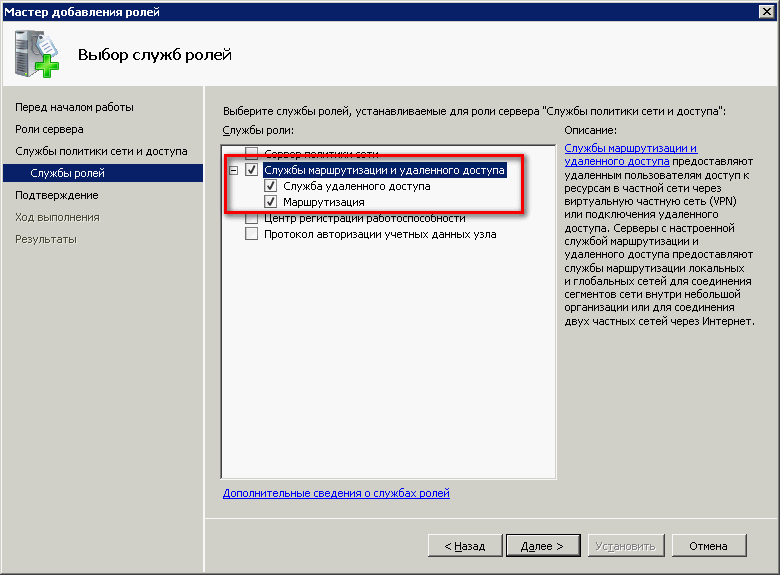

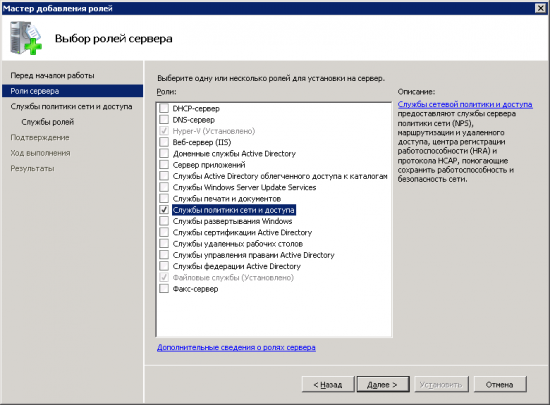

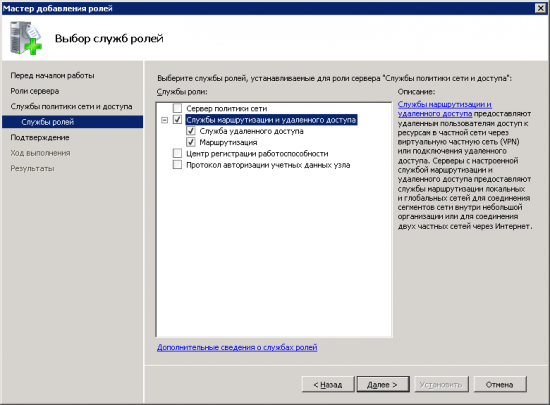

Далее выбираем «Службы маршрутизации и удаленного доступа» (Routing and Remote Access Services ) и нажимаем далее:

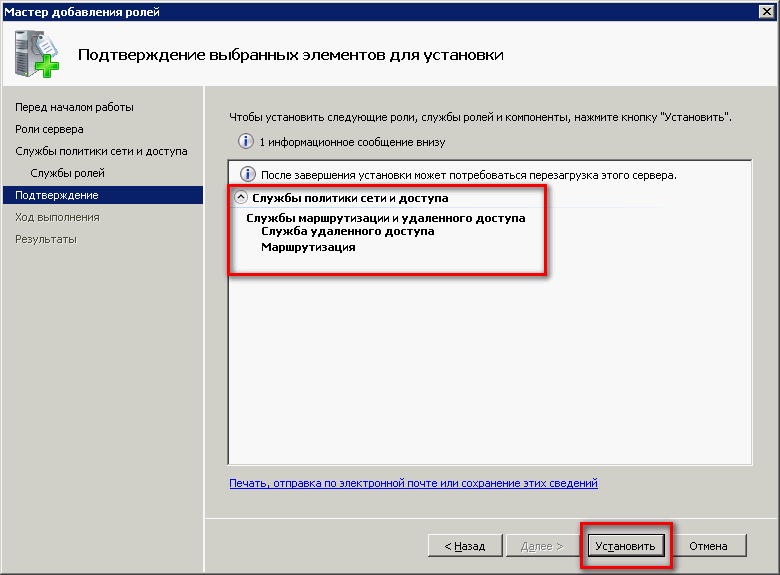

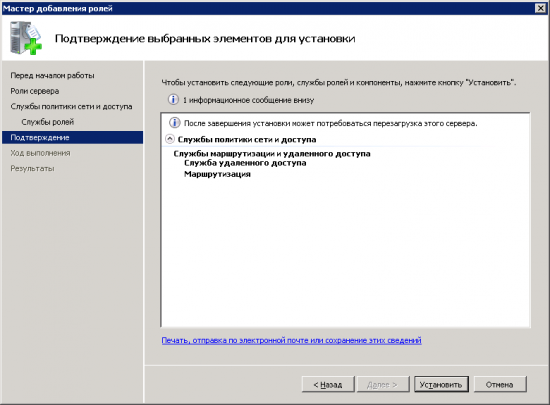

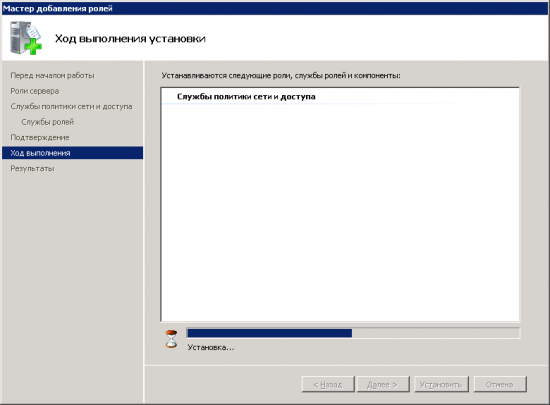

Все проверяем и устанавливаем:

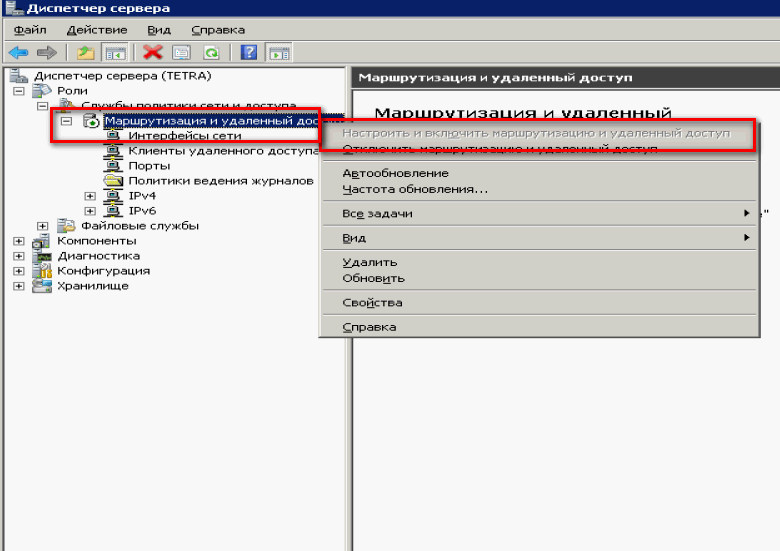

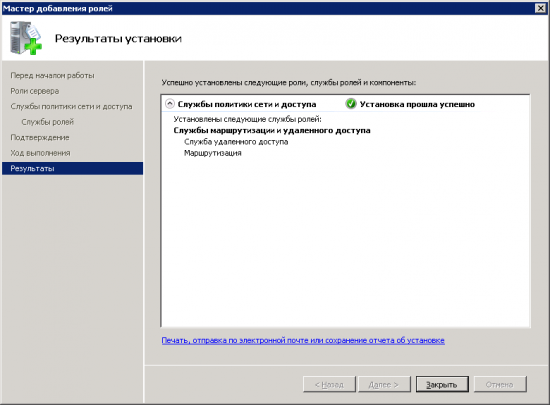

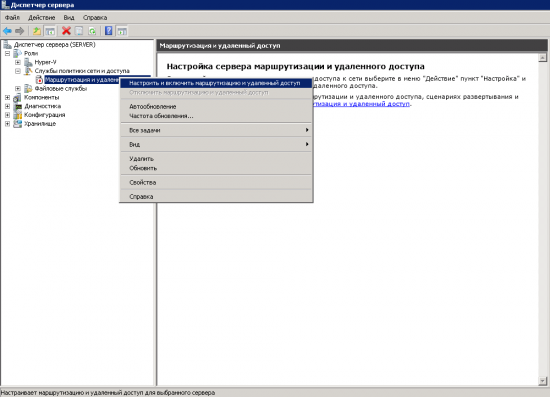

После успешной установки, нам надо настроить эту роль, раскрываем список ролей и выбираем роль «Службы политики сети и доступа», так как у меня эта служба уже установлена, подменю «Настроить и включить маршрутизацию и удаленный доступ» (Configure and Enable Routing and Remote Access) будет не активно, у Вас активна ее и выбираем:

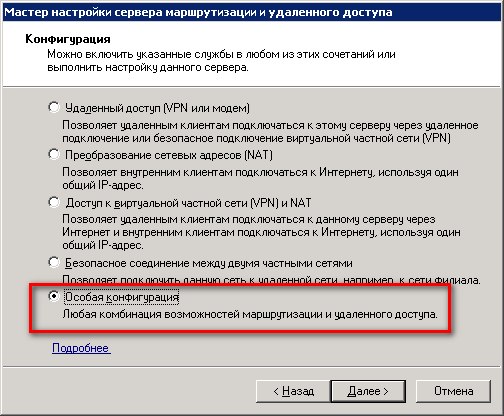

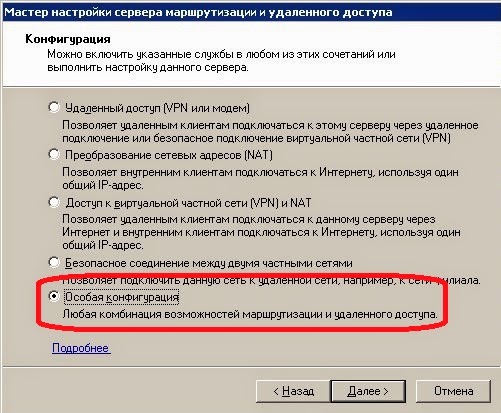

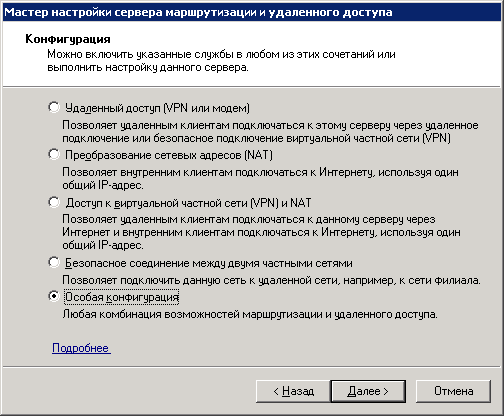

В мастере установке жмем далее и из пяти предложенных вариантов выбираем самый нижний Особая конфигурация (Custom configuration):

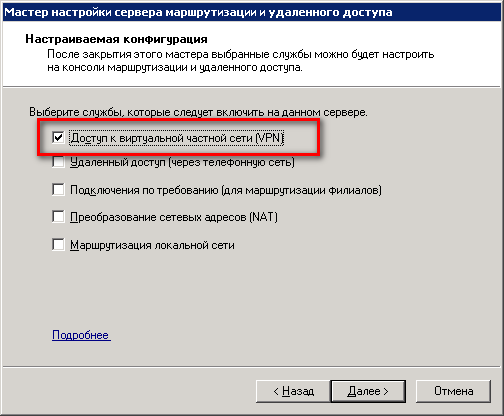

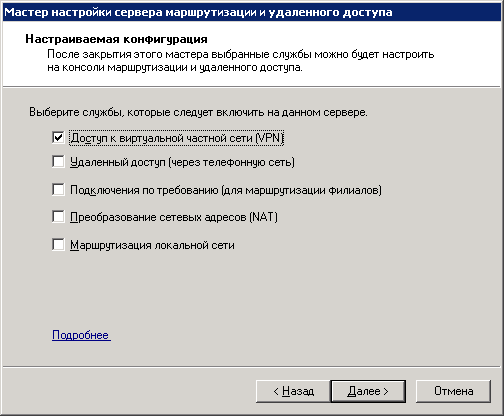

Выбираем галочкой Доступ к виртуальной частной сети (VPN):

Запускаем службу

Для полноценной работы vpn-сервера должны быть открыты следующие порты:

TCP 1723 для PPTP;

TCP 1701 и UDP 500 для L2TP;

TCP 443 для SSTP.

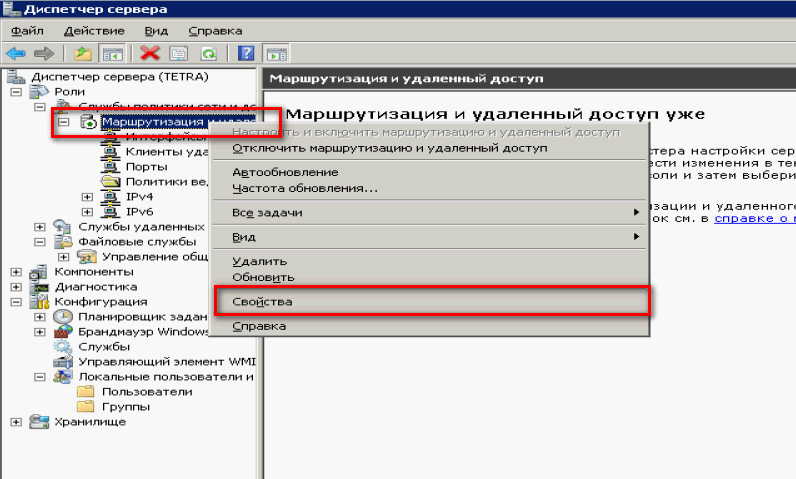

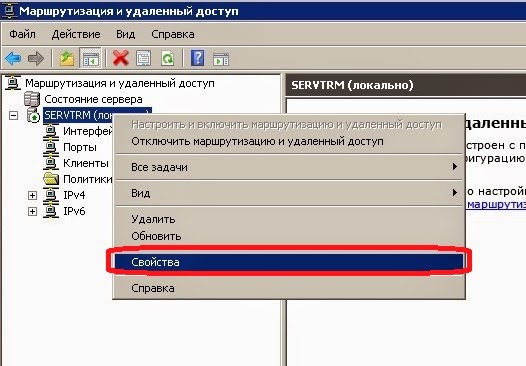

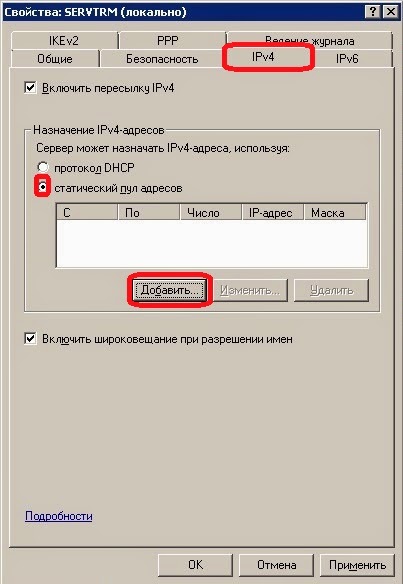

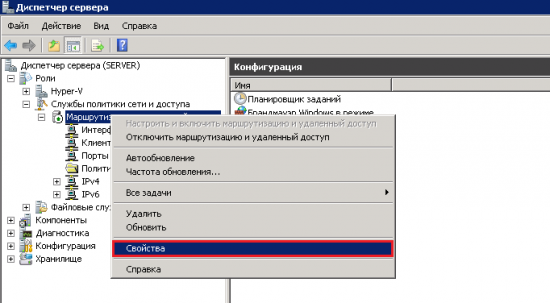

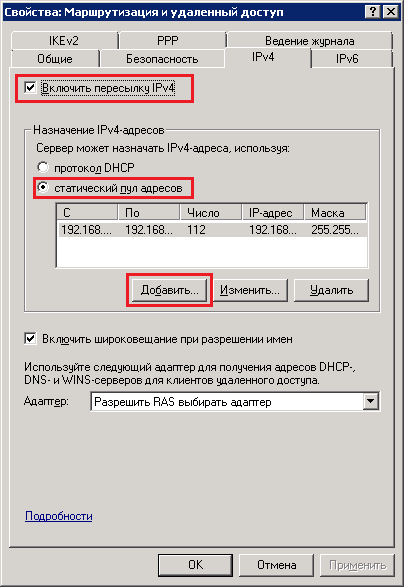

Настраиваем выдачи адресов. Открываем «Диспетчер сервера — Роли — Службы политики сети и доступа — Маршрутизация и удаленный доступ — Свойства»:

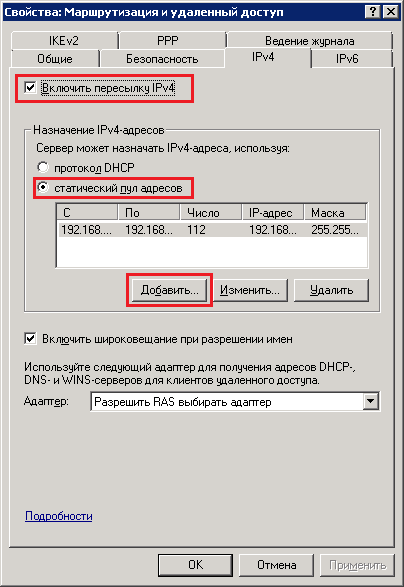

Закладка «IPv4», включаем пересылку IPv4, устанавливаем переключатель в «Статический пул адресов» и нажимаем кнопку «Добавить»:

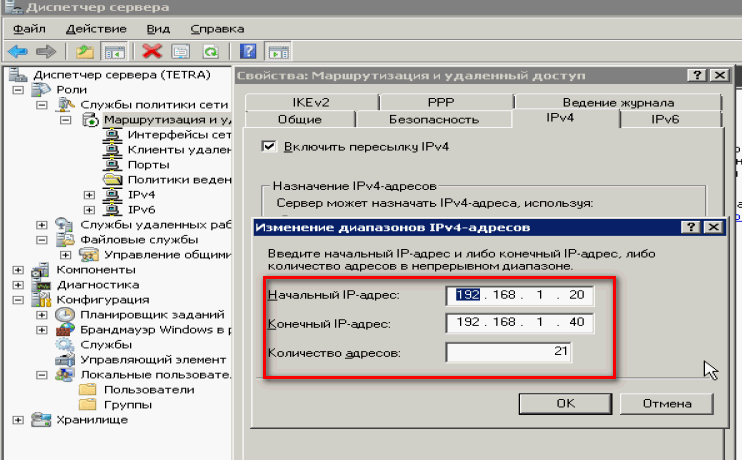

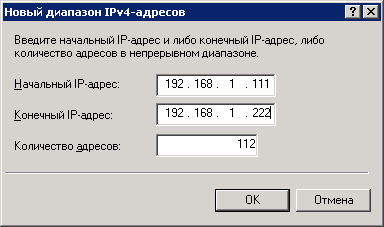

Задаем диапазон выдаваемых адресов:

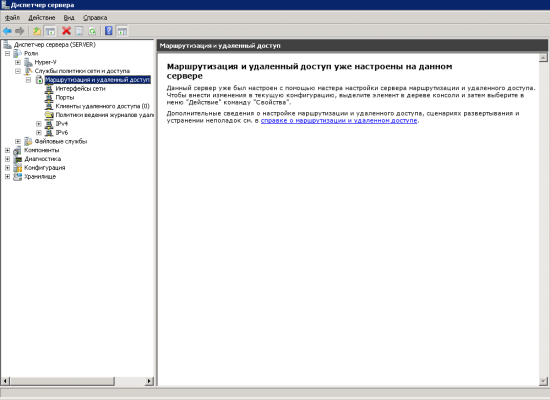

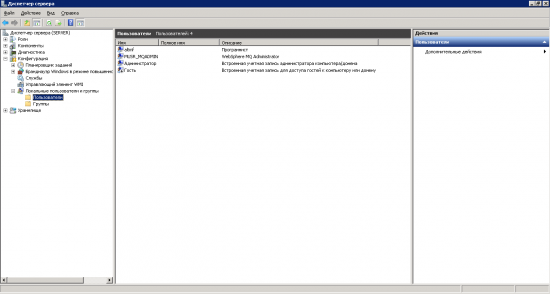

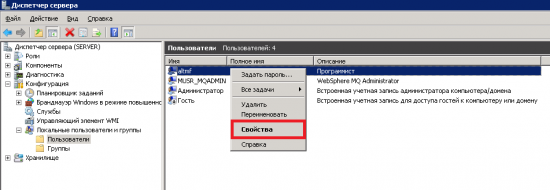

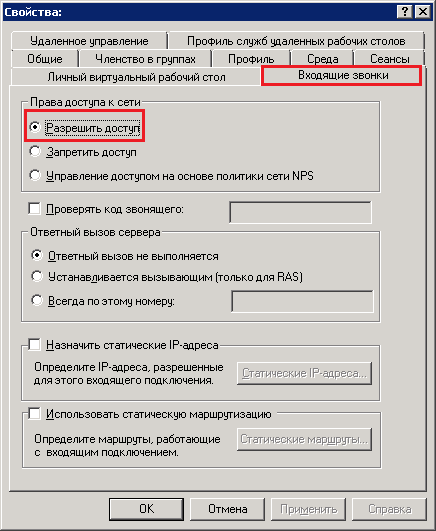

Теперь настроем разрешения для пользователей. Переходим в «Диспетчер сервера — Конфигурация- Локальные пользователи и группы — Пользователи»:

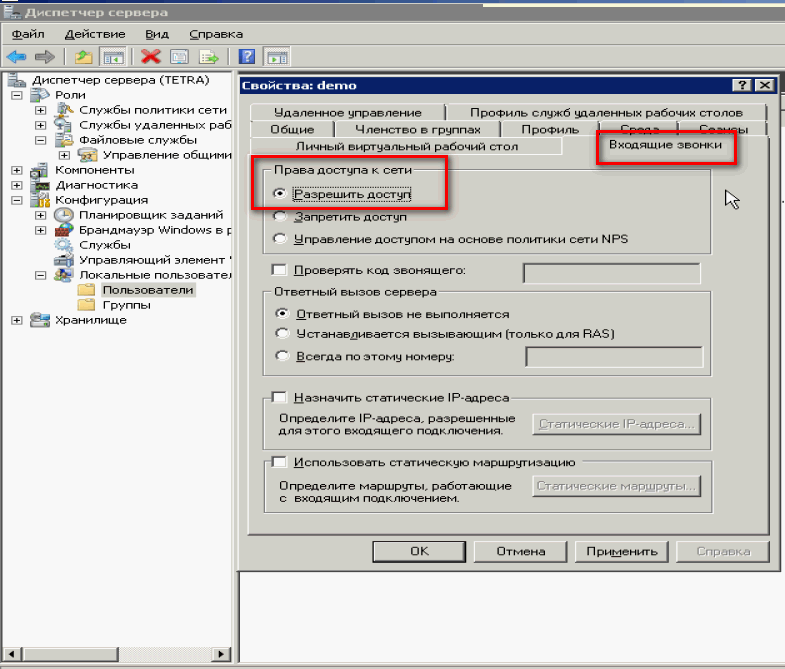

К нужному пользователю заходим в Свойства и закладке «Входящие звонки» (Dial-in) разрешить подключение (allow access).

-

Windows

-

help2site

Сегодня мы настроим PPTP VPN на сервере под управлением Windows Server 2008R2.

Те действия которые мы сегодня будем производить для настройки VPN на сервере под управлением Windows Server 2008R2, могут быть применены и на Windows Server 2003, хотя и будет выглядеть в некоторых местах по другому, но логика действий очень схожа.

Для начала нам потребуется поднять роль «Службы политики сети и доступа».

Установка роли «Службы маршрутизации и удаленного доступа»

В Диспетчере сервера переходим в Роли — Добавить роли.

Выбираем из списка Службы политики сети и доступа

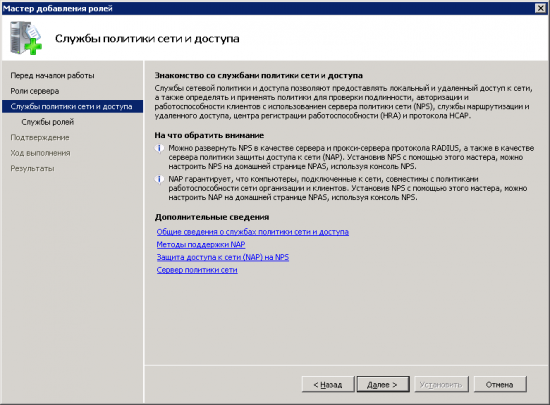

Откроется информационное окно где вы можете ознакомиться с информацией о Службе политики сети и доступа, после нажимаем «Далее».

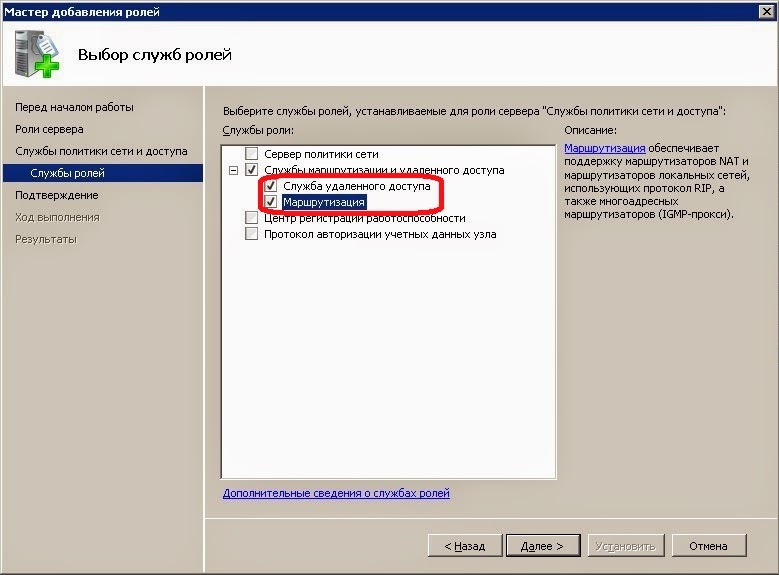

Выбираем из списка «Службы маршрутизации и удаленного доступа» и все вложенные подпункты, нажимаем Далее.

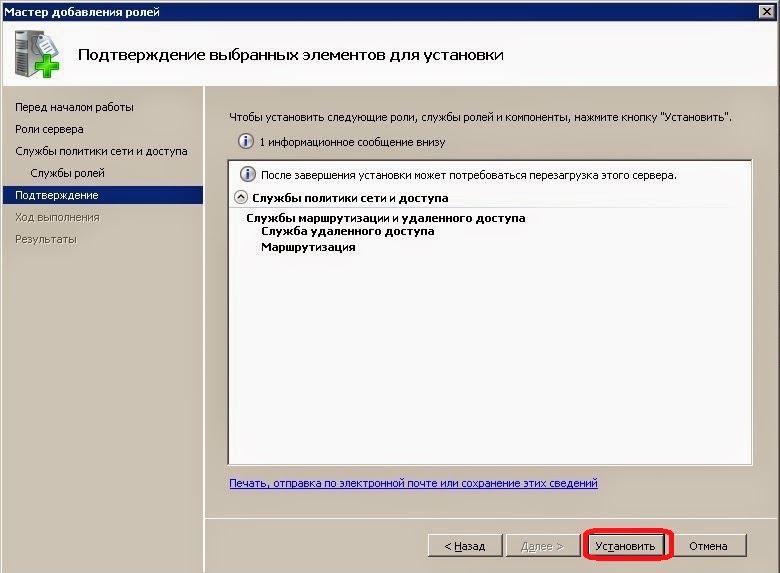

Все необходимые данные собраны, нажимаем кнопку «Установить».

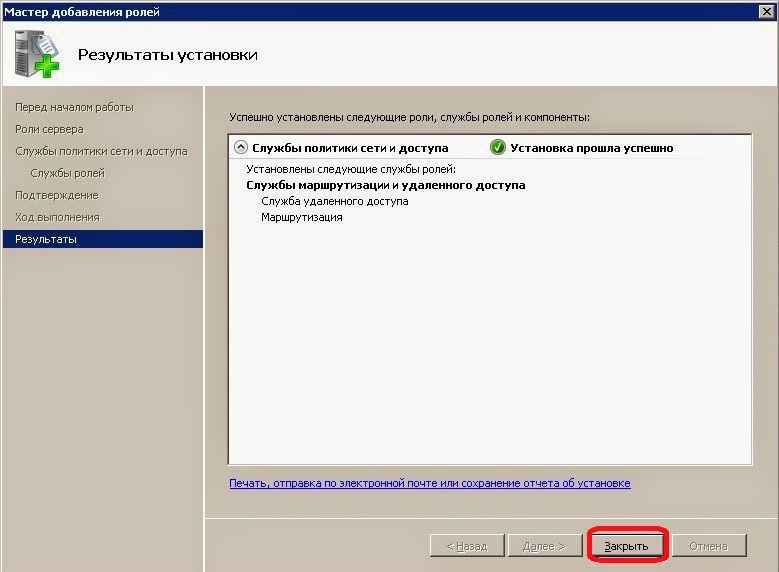

Роль успешно установлена нажимаем кнопку «Закрыть»

После установки роли необходимо настроить ее, чем мы и займемся.

Настройка роли «Службы маршрутизации и удаленного доступа»

Переходим в диспетчер сервера, раскрываем ветку «Роли», выбираем роль «Службы политики сети и доступа», разворачиваем, кликаем правой кнопкой по «Маршрутизация и удаленный доступ» и выбираем «Настроить и включить маршрутизацию и удаленный доступ», выставляем следующие параметры:

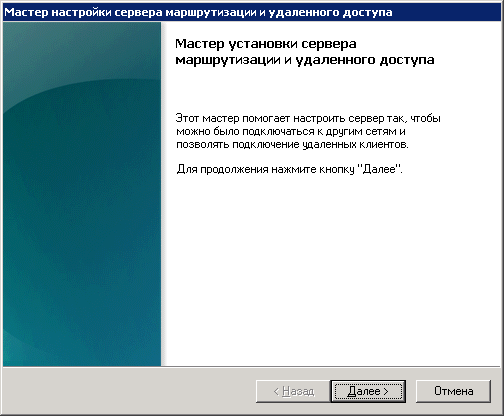

Откроется окно «Мастера установки сервера маршрутизации и удаленного доступа» после ознакомления нажимаем кнопку «Далее»

В окне «Конфигурация» выбираем пункт «Особая Конфигурация» нажимаем «Далее»

В окне «Настраиваемая конфигурация» выбираем «Доступ к виртуальной частной сети (VPN)» нажимаем «Далее»

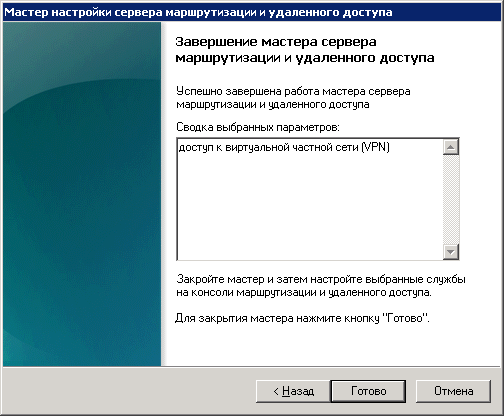

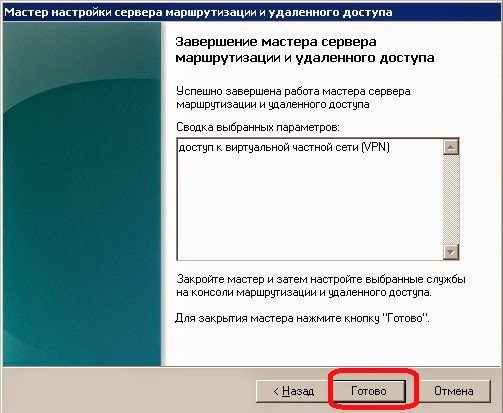

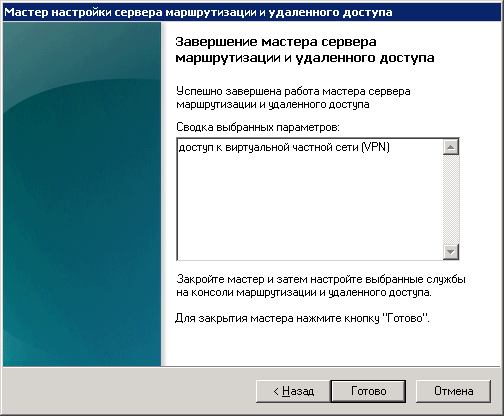

В следующем окне нажимаем «Готово»

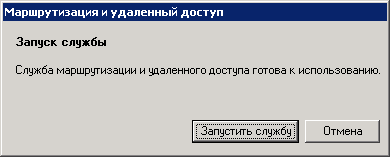

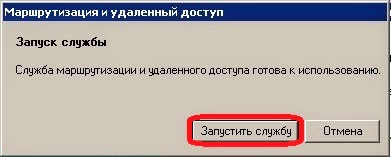

Вам будет предложено запустить службу, что мы и сделаем нажав на кнопку «Запустить службу»

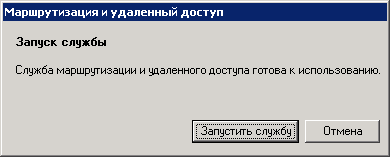

Ну вот у нас все готово для того чтобы перейти непосредственно к настройке PPTP VPN на сервере под управлением Windows Server 2008R2.

Настройка PPTP VPN на сервере под управлением Windows Server 2008R2

В том случае если у вас уже была установлена роль «Службы политики сети и доступа» убедитесь в том, что увас выставлены следующие настройки:

Открываем Диспетчер сервера — Роли — Маршрутизация и удаленный доступ, щелкаем по роли правой кнопкой мыши и выбираем Свойства, на вкладке Общие проверяем, что стоит галочка в поле IPv4-маршрутизатор, выбрана опция «локальной сети и вызова по требованию», а так же IPv4-сервер удаленного доступа:

Теперь нам необходимо проверить настройки Безопасности подключений. Для этого переходим на вкладку Безопасность и проверяем параметры для Методы проверки подлинности, должны стоять следующие галочки на Протокол EAP и Шифрованная проверка (Microsoft, версия 2, MS-CHAP v2):

Далее переходим на вкладку IPv4, там проверяем какой интерфейс будет принимать подключения VPN и пул адресов для выдачи VPN клиентам (Интерфейсом выставьте Разрешить RAS выбирать адаптер):

После нажатия на кнопку ОК служба будет перезаружена, и роль VPN сервера будет добавлена. Теперь у вас появился новый пункт под названием Порты. Теперь нам необходимо отключить службы которые мы не планируем использовать и настроить PPTP. Нажмите на пункт Порты — правой клавишей мыши и выберите пункт свойства. В открывшемся окне выберите WAN Miniport (PPTP) и нажмите настроить внизу формы. Выставьте все как на скриншоте ниже:

Максимальное число портов, это количество клиентов которые могут к Вам подключится. Даже если пул адресов больше этого значения, сервер будет отвергать подключения свыше этого числа.

Следующим этапом будет настройка разрешений для пользователей. Переходим в «Диспетчер сервера — Конфигурация- Локальные пользователи и группы — Пользователи», Выберите пользователя которому вы хотите разрешить подключатся к данному серверу по VPN и нажмите на пользователе правой кнопкой мыши — Свойства. На вкладке Входящие звонки — Права доступа к сети — выставьте Разрешить доступ. (Если Ваш сервер работает под управлением Active Directory, то настройки необходимо вводить в оснастке Active Directory ):

Для нормального функционирования vpn-сервера необходимо открыть следующие порты:

Для PPTP: 1723 (TCP);

Для L2TP: 1701 (TCP) и 500 (UDP);

Для SSTP: 443 (TCP).

На этом настройка закончена. Можете создать подключение и попробовать подключится. Что бы посмотреть подключенных клиентов на данный момент используйте оснастку Маршрутизация и удаленный доступ — Клиенты Удаленного доступа. Так же для контроля и диагностики используйте журнал событий Служб политики сети и доступа.

Хотелось бы напомнить, что подключение с использованием PPTP VPN являются не самыми безопасными, так как авторизация происходит по паре Логин — Пароль. Лучше для более безопасной работы настроить L2TP соединение по предварительному ключу, что позволит существенно повысить безопасность VPN соединения и использовать IPSec.

Не забудьте пробросить порт на Вашем маршрутизаторе и открыть его в FireWall:

- PPTP — TCP порт 1723 (Прием\Отправка)

О том, как подключиться к vpn-серверу из Windows 7 можно прочитать здесь.

О том, как подключиться к vpn-серверу из Mac OS X можно прочитать здесь.

О том, как настроить VPN сервер — L2TP на платформе Windows server 2008 / 2008R2 можно прочитать здесь.

Иногда бывает такое, что некоторые программы по какой то непонятной

Дефрагментация диска может быть идеальным решением для вашей системы, когда

Операционная система Windows Phone считается самой удобной, но к сожалению

Здравствуйте уважаемый посетитель, если вы собрались покупать новый компьютер, то

Компания Toshiba разработала и с сегодняшнего дня выпустила в продажу

Казалось – бы совсем недавно, всего несколько лет назад, когда

В ноябре 2013 года, компания HP ввела в действие новый

Если при запуске фильма или другого иного видео файла, появляется

Флэшка – одно из самых удивительных изобретений, на мой взгляд.

Самым первым компьютерным вирусом был Creeper, обнаруженный в компьютерной сети

Windows

Обычную клавиатуру можно условно разделить на несколько областей . Клавиатура В самой верхней области клавиатуры находятся клавиши, которые не используются для ввода данных в компьютер.

Web-Дизайн

Прежде чем начать, скажу что нам потребуется подключить две внешних библиотеки: FlexSlider — плагин используемый разработчиками WooThemes, работает быстро без нареканий. Вы можете скачать плагин отдельно с официального сайта или

Windows

Иногда бывает такое, что некоторые программы по какой то непонятной причине закрываются, зависают или при работе появляются различные критические ошибки. Причиной возникновения подобных ошибок является

Настройка

В сегодняшней статье хочется затронуть тему — Чистка компьютера, проведение профилактики. Что же вообще представляет собой профилактика? И какие работы проводятся при профилактических работах? В этой статье мы с

Web-Дизайн

На этом занятии мы познакомимся с таким понятием как веб-сервер (web server). Посмотрим, что пишет по этому поводу Wikipedia: Веб-сервер — это сервер, принимающий HTTP-запросы

Windows

Вот и появились в сети первые тесты операционной системы Windows 7. На этот раз сотрудникиPC Word сравнили Windows 7 Release Candidate и Windows Vista. Тесты проводились

Web-Дизайн

Важность красивого и удобного дизайна сайта я думаю понятна каждому и углубляться в эту тему в этой статье мы не будем, сегодня мы поговорим о темах

Оборудование

Небольшой совет у кого не получается настроить…. сначала подключите принтер к компьютеру по usb, установите драйвера, распечатайте пробную страницу… это для того чтобы драйвер вашего

В данной статье подробно описаны все шаги установки и настройки простейшего VPN сервера, работающего по протоколу PPTP. инструкция актуально не только для Windows Server 2008 R2. но и для 2008/2003.

PPTP — туннельный протокол типа точка-точка, позволяющий компьютеру устанавливать защищённое соединение с сервером за счёт создания специального туннеля в стандартной, незащищённой сети. PPTP помещает (инкапсулирует) кадры PPP в IP-пакеты для передачи по глобальной IP-сети, например Интернет. PPTP может также использоваться для организации туннеля между двумя локальными сетями. РРТР использует дополнительное TCP-соединение для обслуживания туннеля.

В случае, если VPN сервер стоит за фаерволом (а так и должно быть), нам также необходимо открыть порт TCP 1723 на нашем шлюзе.

Установка и настройка:

- Открываем Диспетчер Сервера, выбираем раздел Роли и в правой части консоли нажимаем Добавить роли (Рис.1):

Рис.1.

2. Откроется Мастер добавления ролей. Выбираем роль «Службы политики сети и доступа» и нажимаем Далее (Рис.2):

Рис.2.

3. В следующем окне нажимаем Далее (Рис.3):

Рис.3.

4. В окне выбора службы ролей выбираем «Служба удаленного доступа» и «Маршрутизация», затем нажимаем Далее (Рис.4):

Рис.4.

5. На странице подтверждения установки нажимаем Установить (Рис.5):

Рис.5.

6. После успешной установки нажимаем Закрыть (Рис.6):

Рис.6.

7. Далее открываем консоль «Маршрутизация и удаленный доступ», на имени нашего сервера нажимаем правой кнопкой мыши -> «Настроить и включить маршрутизацию и удаленный доступ» (Рис.7):

Рис.7.

8. Откроется мастер настройки сервера Маршрутизации и Удаленного доступа, нажимаем Далее (Рис.8):

Рис.8.

9. На странице выбора конфигурации выбираем «Особая конфигурация» и нажимаем Далее (Рис.9):

Рис.9.

10. В следующем окне выбираем «Доступ к виртуальной частной сети (VPN)» и нажимаем Далее (Рис.10):

Рис.10.

11. В окне завершения работы мастера нажимаем Готово (Рис.11):

Рис.11.

12. В появившемся окне нажимаем «Запустить службу» (Рис.12):

Рис.12.

13. В консоли «Маршрутизация и удаленный доступ» нажимаем правой кнопкой мыши на нашем сервере и нажимаем Свойства (Рис.13):

Рис.13.

14. В окне «Свойства сервера» выбираем вкладку IPv4. В опциях «Назначение IPv4-адресов» выбираем «Статический пул адресов» и нажимаем кнопку Добавить (Рис.14):

Рис.14.

15. Задаем начальный и конечный IP-адреса и нажимаем Ок (Рис.15):

Рис.15.

16. Чтобы разрешить пользователю доступ к VPN, открываем свойства нужного нам пользователя, переходим на вкладку Входящие звонки. В опции «Права доступа к сети» выбираем «Разрешить доступ» и нажимаем Применить (Рис.16):

Рис.17.

VPN сервер PPTP установлен и настроен. Не забываем открыть порт TCP 1723 на шлюзе.

Успехов!

1/ Preparation

We need to check the Network interface status. At the command prompt, type:

ncpa.cpl

As you can see, we do have a spare interface and currently it is disabled. In this exercise, we will use only one NIC; i.e., the active one for the LAN for the VPN connection as well.

At this point, the interface called LAN has the following IP address settings:

2/ Add the Network Policy and Access Services roles

In Server 2008 R2, the Routing and Remote Access Server is under the Network Policy and Access Services. So we need to add this role. Launch Server Manager and click Add Roles.

Click Skip this page by default and click Next.

Choose Network Policy and Access Services.

Click Next at the introduction screen.

Choose Routing and Remote Access Services and click Next.

Click Install.

Click Close when finish.

Click Start -> Administrative Tools -> Routing and Remote Access.

You will see this screen.

Right-click the server name and choose Configure and Enable Routing and Remote Access.

At the Welcome screen click Next.

Choose Custom Configuration and click Next.

Choose VPN access and click Next.

Click Finish.

Click Start service.

You will see that the status of the Server changes to Active (green icon with the up arrow).

Choose No to RADIUS server.

Click Finish when done.

After the configuration, the main Routing and Remote Access screen looks like this:

Now open Active Directory Users and Computers snap-in Console.

Select the user you want to give access to the VPN connection.

Right-click on the user and choose Properties. Click Dial-in tab. Choose Allow access. Click OK.

3/ Testing

Right now, since the firewall does not have a rule that forward port 1723 (PPTP) to the RRAS server, the VPN connection will not work. The firewall that I have is a Linux Shorewall. I am monitoring the live debug log while connecting to the RRAS server from remotely.

As you can see from the debug trace log, the Linux firewall says that the VPN traffic is being dropped due to the reason that port TCP/1723 is not processed properly.

Now on the network firewall, ensure that traffic destined to port TCP/1723 is forwarded to this VPN server:

vi /etc/shorewall/rules

DNAT net loc:192.168.0.4:1723 tcp 1723

Then restart shorewall: service shorewall restart

On a client computer outside of the network on the Internet, do the following to create a new connection.

Open Control Panel.

Click Setup a new connection or Network.

Choose Connect to a workplace and click Next.

Choose Create a new connection and click Next.

Choose Use my Internet Connection (VPN).

Enter the public IP address of the remote site (the site where the VPN RRAS server is located), input the connection name, and click Create.

Click Change adapter settings.

Double-click the newly created connection to connect.

Choose the VPN connection to connect, in this case, the “My Second VPN Connection” one that we just created and click Connect.

Enter credentials and click OK.

When connected, you will see the status changed to “Connected.”

Right-click on the connection and click Properties.

Click Networking tab, highlight Internet Protocol Version 4 (TCP/IPv4) and click Properties.

Click Advanced.

Ensure that the Use default gateway on remote network is turned off and click OK.

Try to ping a local computer on the remote network.

When the connection is established, there are two interesting things one can observe. The RRAS server shows the active connection:

And also, on the local client computer, a route is added.

At the command prompt, type

route print

to see the routing table.

When disconnected, the route will disappear.

In this lab, we have successfully created a PPTP VPN connection on Windows 2008 R2 with one single NIC card. We also performed port forwarding on a Linux Firewall to allow PPTP traffic to be forwarded to the RRAS box. Using SOHO routers such as Linksys and DLINK, it would be very easy to perform this port forwarding so I did not want to cover it in this article. We have also successfully connected to the VPN server and accessed the network on the remote end.

Статья давно не обновлялась, поэтому информация могла устареть.

VPN (Virtual Private Network — виртуальная частная сеть) — технология, позволяющая обеспечить одно или несколько сетевых соединений поверх другой сети. В этой статье я расскажу вам, как настроить Windows 2008 Server R2 в качестве сервера VPN.

1. Для начала необходимо установить роль сервера «Службы политики сети и доступа» Для этого открываем диспетчер сервера и нажимаем на ссылку «Добавить роль»:

Выбираем роль «Службы политики сети и доступа» и нажимаем далее:

Выбираем «Службы маршрутизации и удаленного доступа» и нажимаем далее.

Все данные собраны, нажимаем кнопку «Установить».

Роль сервера была успешно установлена, нажимаем кнопку «Закрыть».

2. После установки роли необходимо настроить ее. Переходим в диспетчер сервера, раскрываем ветку «Роли», выбираем роль «Службы политики сети и доступа», разворачиваем, кликаем правой кнопкой по «Маршрутизация и удаленный доступ» и выбираем «Настроить и включить маршрутизацию и удаленный доступ», выставляем все параметры согласно скриншотам.

После запуска службы считаем настройку роли законченной. Теперь необходимо открыть порты, разрешить пользователям дозвон до сервера и настроить выдачу ip-адресов клиентам.

3. Для нормального функционирования vpn-сервера необходимо открыть следующие порты:

Для PPTP: 1723 (TCP); Для L2TP: 1701 (TCP) и 500 (UDP); Для SSTP: 443 (TCP).

4. Следующим шагом будет настройка разрешений для пользователя. Переходим в «Диспетчер сервера — Конфигурация- Локальные пользователи и группы — Пользователи»:

Выбираем нужного нам пользователя и переходим в его свойства:

Переходим на вкладку «Входящие звонки» и в «Права доступа к сети» ставим переключатель в положение «Разрешить доступ».

5. Следующим шагом будет настройка выдачи адресов, этот шаг опционален, его можно не выполнять. Открываем «Диспетчер сервера — Роли — Службы политики сети и доступа — Маршрутизация и удаленный доступ — Свойства»:

Переходим на вкладку «IPv4», включаем пересылку IPv4, устанавливаем переключатель в «Статический пул адресов» и нажимаем кнопку «Добавить»:

Задаем диапазон адресов и нажимаем «ОК»:

На этом шаге мы полностью закончили конфигурирование Windows 2008 Server R2 в качестве VPN сервера.