Как выполнить вход с помощью Windows Hello

Выполните описанные ниже действия, чтобы настроить Windows Hello, а затем войдите в свою учетную запись Майкрософт в браузере Microsoft Edge.

-

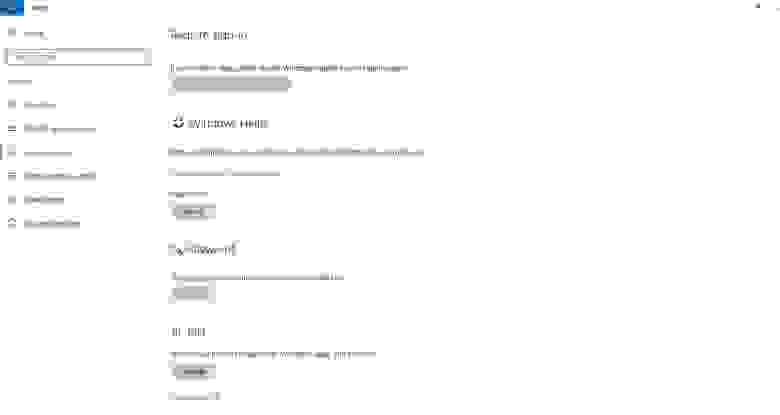

Нажмите Пуск > Параметры > Учетные записи > Варианты входа.

-

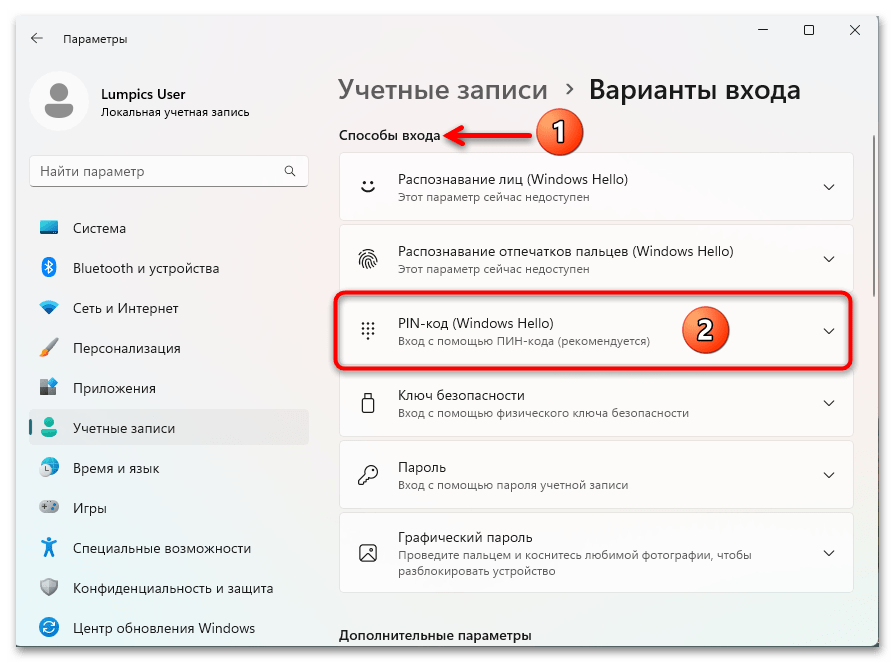

В разделе Варианты входа выберите элемент Windows Hello, который нужно добавить.

Чтобы добавить Windows Hello в качестве способа входа для своей учетной записи Майкрософт:

-

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

-

Выберите Безопасность > Расширенные параметры безопасности.

-

Нажмите Добавьте новый способ входа или проверки.

-

Выберите Используйте компьютер с Windows.

-

Следуйте инструкциям по настройке Windows Hello в качестве способа входа в систему.

Как выполнить вход с помощью ключа безопасности

Существуют различные типы ключей безопасности, например USB-ключ, который подключается к устройству, или NFC-ключ, которым нужно коснуться NFC-сканера. Обязательно ознакомьтесь с типом своего ключа безопасности, прочитав прилагающееся к нему руководство от производителя.

Вход в Windows

-

Перейдите в раздел Пуск > Параметры > Учетные записи > параметры входа.

-

Выберите Ключ безопасности.

-

Выберите Управление и следуйте инструкциям.

Чтобы добавить ключ безопасности в качестве метода входа в учетную запись Майкрософт, выполните приведенные далее действия.

-

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

-

Выберите Безопасность > Расширенные параметры безопасности.

-

Нажмите Добавьте новый способ входа или проверки.

-

Выберите Использовать ключ безопасности.

-

Определите тип ключа (USB или NFC) и нажмите Далее.

-

Запустится процесс настройки, в ходе которого нужно будет вставить ключ или коснуться им устройства.

-

Создайте ПИН-код (или введите существующий ПИН-код, если вы его уже создали).

-

Выполните следующее действие, коснувшись кнопки или золотого диска на своем ключе (или прочтите руководство, чтобы узнать, какое действие требуется).

-

Присвойте ключу безопасности имя, чтобы его можно было отличить от других ключей.

-

Выйдите из своей учетной записи и откройте Microsoft Edge, выберите Использовать Windows Hello или ключ безопасности, затем вставьте ключ или коснитесь им устройства, чтобы выполнить вход.

Примечание: Производитель ключа безопасности может предоставить программное обеспечение, которое позволяет управлять ключом, например менять ПИН-код или создавать отпечаток пальца.

Как выполнить вход с помощью Windows Hello

Выполните описанные ниже действия, чтобы настроить Windows Hello, а затем войдите в свою учетную запись Майкрософт в браузере Microsoft Edge.

-

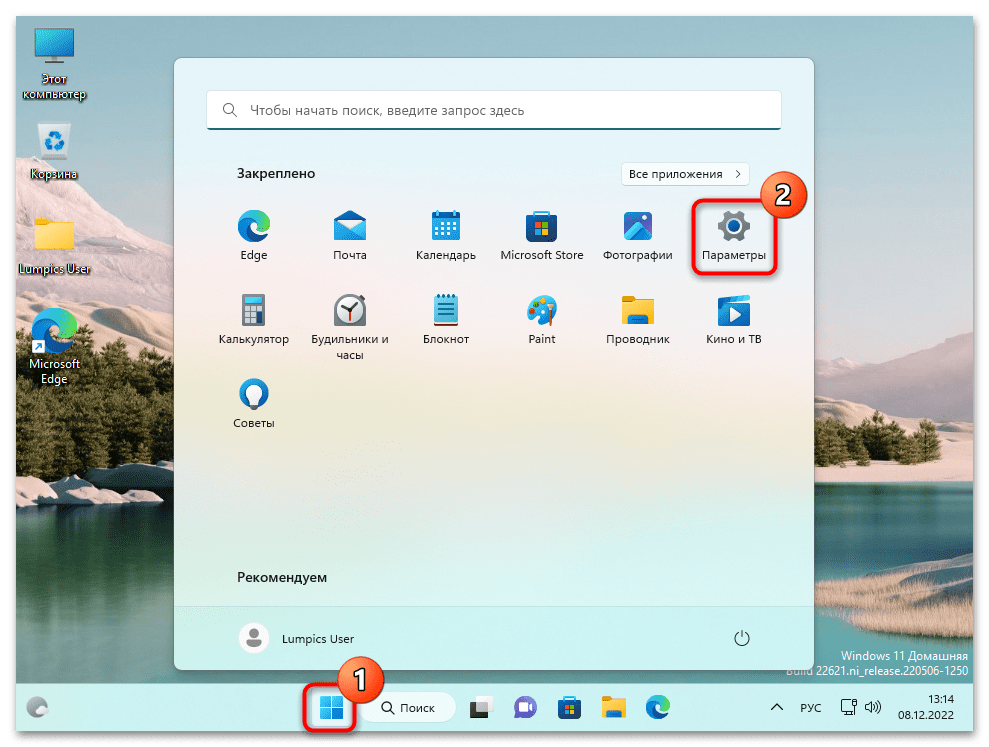

Перейдите в меню Пуск и выберите Параметры .

-

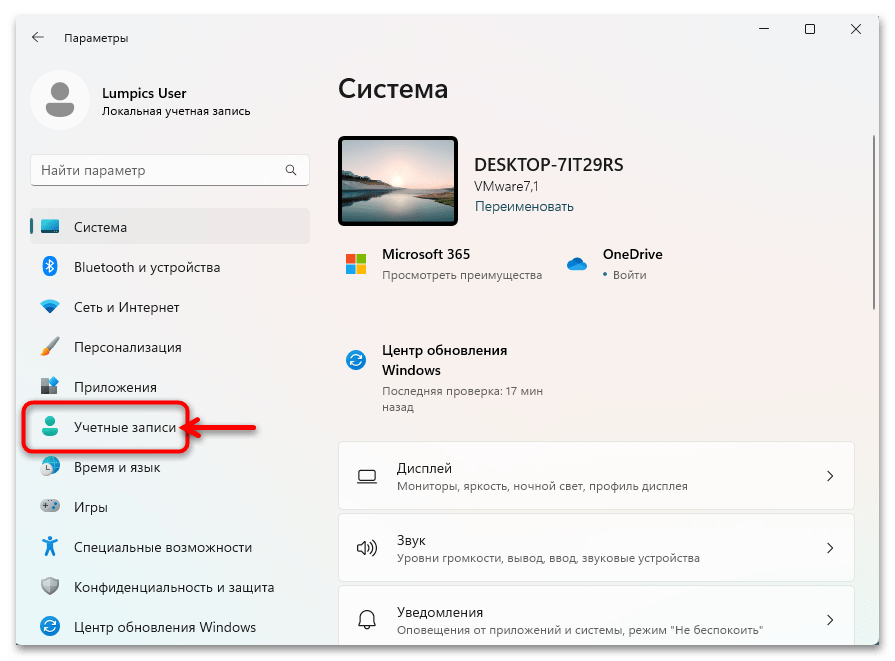

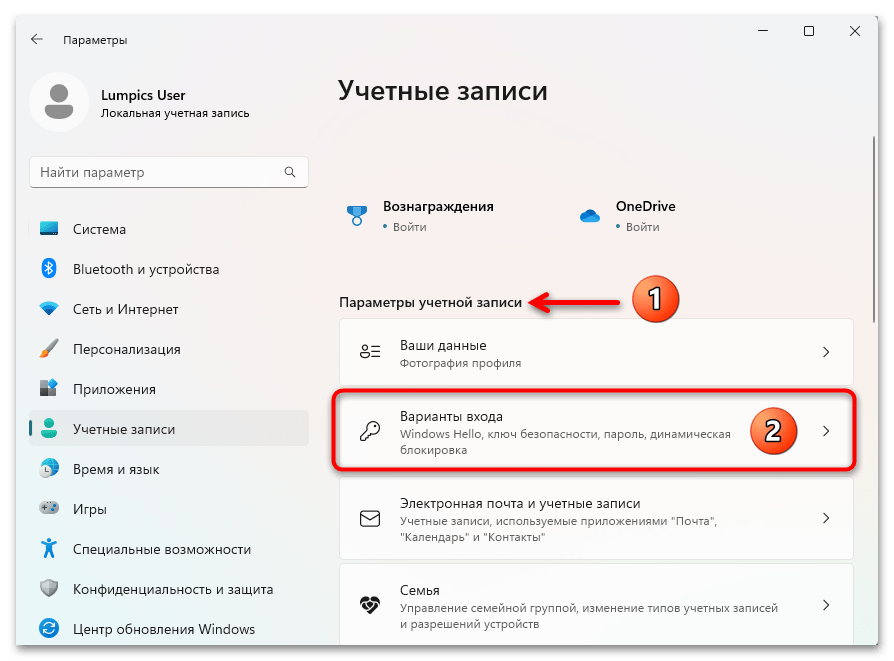

Перейдите в раздел Учетные записи > Варианты входа.

-

В разделе Управление входом в устройство выберите пункт Windows Hello, чтобы добавить его.

Важно: Для входа с помощью лица требуется совместимая с Hello камера. Для входа с помощью отпечатка пальца на устройстве должно быть устройство считывания отпечатков пальцев.

Если ваше устройство не поставляются с одним из них, вы можете приобрести его, который может быть подключен к вашему устройству через USB у любого из ряда популярных розничных торговцев.

Чтобы добавить Windows Hello в качестве способа входа для своей учетной записи Майкрософт:

-

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

-

Выберите Безопасность > Расширенные параметры безопасности

-

Нажмите Добавьте новый способ входа или проверки

-

Выберите Используйте компьютер с Windows

-

Следуйте инструкциям в диалоговых окнах, чтобы настроить Windows Hello как способ входа в систему.

Как выполнить вход с помощью ключа безопасности

Существуют различные типы ключей безопасности, например USB-ключ, который подключается к устройству, или NFC-ключ, которым нужно коснуться NFC-сканера. Обязательно ознакомьтесь с типом своего ключа безопасности, прочитав прилагающееся к нему руководство от производителя.

-

Откройте страницу учетной записи Майкрософт и выполните вход обычным способом.

-

Выберите Безопасность > Расширенные параметры безопасности

-

Нажмите Добавьте новый способ входа или проверки

-

Выберите Использовать ключ безопасности

-

Определите тип ключа (USB или NFC) и нажмите Далее.

-

Запустится процесс настройки, в ходе которого нужно будет вставить ключ или коснуться им устройства.

-

Создайте ПИН-код (или введите существующий ПИН-код, если вы его уже создали).

-

Выполните следующее действие, коснувшись кнопки или золотого диска на своем ключе (или прочтите руководство, чтобы узнать, какое действие требуется).

-

Присвойте ключу безопасности имя, чтобы его можно было отличить от других ключей.

-

Выйдите из своей учетной записи и откройте Microsoft Edge, выберите Использовать Windows Hello или ключ безопасности, затем вставьте ключ или коснитесь им устройства, чтобы выполнить вход.

Примечание: Производитель ключа безопасности может предоставить программное обеспечение, которое поможет вам управлять ключом, например путем изменения ПИН-кода или регистрации отпечатка пальца.

После регистрации выберите Пуск> Настройка> Учетные записи> Параметры> ПИН-код Windows Hello> Я забыл свой ПИН-код и следуйте инструкциям.

Кстати, как удалить пин-код Windows Hello?

В столбце слева выберите параметр «Подключение», а затем справа… PIN-код Windows Hello. Щелкните Удалить.

Итак, где найти ПИН-код ПК?

— Откройте меню «Пуск» и выберите «Нажмите» Настройки «.

— Когда откроется окно настроек, щелкните Учетные записи.

— На левой панели выберите Параметры подключения.

— Теперь посмотрите на правую часть, где вы можете увидеть кнопку PIN.

Сказав это, как вы защитите свой компьютер паролем?

— В проводнике Windows перейдите к папке, которую вы хотите защитить паролем. …

— Выберите «Свойства» в контекстном меню. …

— Нажмите кнопку «Дополнительно», затем установите флажок «Зашифровать содержимое для защиты данных».

Как создать PIN-код Windows Hello?

— На клавиатуре: Ключ. + Р.

— Введите regedit, затем ОК.

— Разверните следующую древовидную структуру слева: HKEY_LOCAL_MACHINESOFTWAREMicrosoftPolicyManagerdefaultSettingsAllowSignInOptions.

— Справа дважды щелкните значение, установите значение 0.

— Перезагрузите Windows.

Открыть настройки. Щелкните Учетные записи. Щелкните Параметры подключения. В Windows Hello нажмите «Удалить».

Где я могу найти ПИН-код компьютера?

— Откройте меню «Пуск» и выберите «Нажмите» Настройки «.

— Когда откроется окно настроек, щелкните Учетные записи.

— На левой панели выберите Параметры подключения.

— Теперь посмотрите на правую часть, где вы можете увидеть кнопку PIN.

Как отказаться от Windows Hello?

Нажмите сочетание клавиш с логотипом Windows + I, чтобы открыть приложение «Настройки», затем перейдите в «Учетные записи» -> «Параметры входа». На правой панели найдите Windows Hello и нажмите кнопку «Удалить» в разделе «Распознавание лиц» или «Отпечаток пальца».

Как остановить Windows Hello?

Открыть настройки. Щелкните Учетные записи. Щелкните Параметры подключения. В Windows Hello нажмите «Удалить».

Зачем устанавливать Windows Hello?

Windows Hello позволяет вам входить на свои устройства с Windows 10 более персонализированным способом, в том числе с помощью распознавания лиц, радужной оболочки глаза и отпечатков пальцев. Вы получаете профессиональную безопасность без необходимости вводить пароль.

Как убрать пин-код при запуске?

— Слева нажмите на вариант подключения.

— В разделе ПИН-код нажмите Удалить.

Как деактивировать Windows Hello?

Открыть настройки. Щелкните Учетные записи. Щелкните Параметры подключения. В Windows Hello нажмите «Удалить».

Как удалить PIN-код блокировки?

Android: как отключить PIN-код Нет ничего проще: перейдите в «Настройки»> «Безопасность»> «Блокировка SIM-карты». * Снимите флажок «Блокировка SIM-карты».

Как установить Windows Hello на ПК?

— Выберите варианты подключения.

— Прокрутите вниз, чтобы увидеть параметр Windows Hello. В этом разделе вы можете войти в Windows 10, приложения и службы, используя свой отпечаток пальца или лицо.

Как отключить Hello?

Вы можете изменить настройки Windows Hello, нажав Пуск> Настройка> Учетные записи> Параметры входа. Оттуда вы можете изменить способ входа в систему.

Где я могу найти PIN-код Microsoft?

— Откройте меню «Пуск» и выберите «Нажмите» Настройки «.

— Когда откроется окно настроек, щелкните Учетные записи.

— На левой панели выберите Параметры подключения.

— Теперь посмотрите на правую часть, где вы можете увидеть кнопку PIN.

Узнайте больше статей в наших разделах учиться et Компьютер и Интернет. Не забудьте поделиться статьей с друзьями!

Способ 1: Аккаунт Microsoft

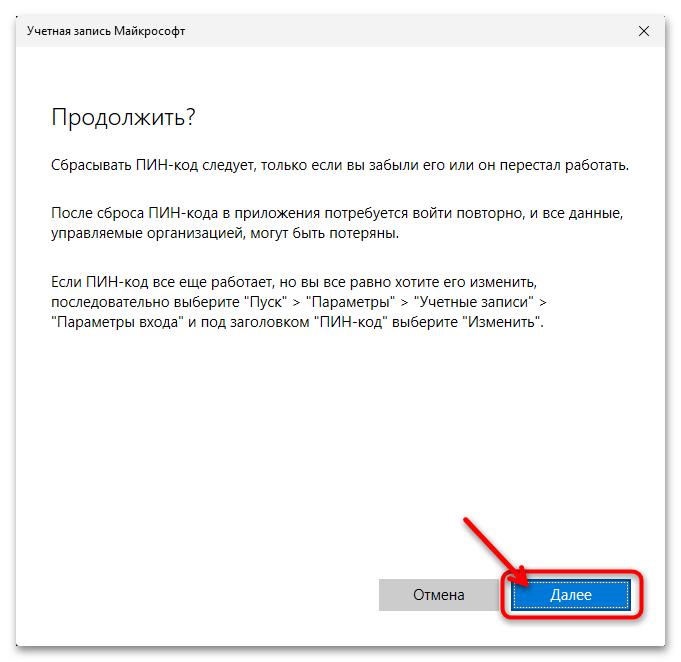

Ввиду того факта, что разработчики Windows 11 создали ситуацию, при которой привязка аккаунта Microsoft к операционной системе стала практически обязательным условием для получения возможности эксплуатации последней, следующий вариант действий по сбросу забытого PIN-кода Windows Hello следует считать основным и эффективным для большинства пользователей.

Для успешного прохождения процедуры замены ПИН-кода следующим способом потребуется знание пароля от введённой в операционку и предоставляемой её разработчиком учётной записи, а также, возможно, доступ к получению SMS-сообщений на привязанный к ней телефонный номер или другому средству подтверждения факта владения аккаунтом Microsoft.

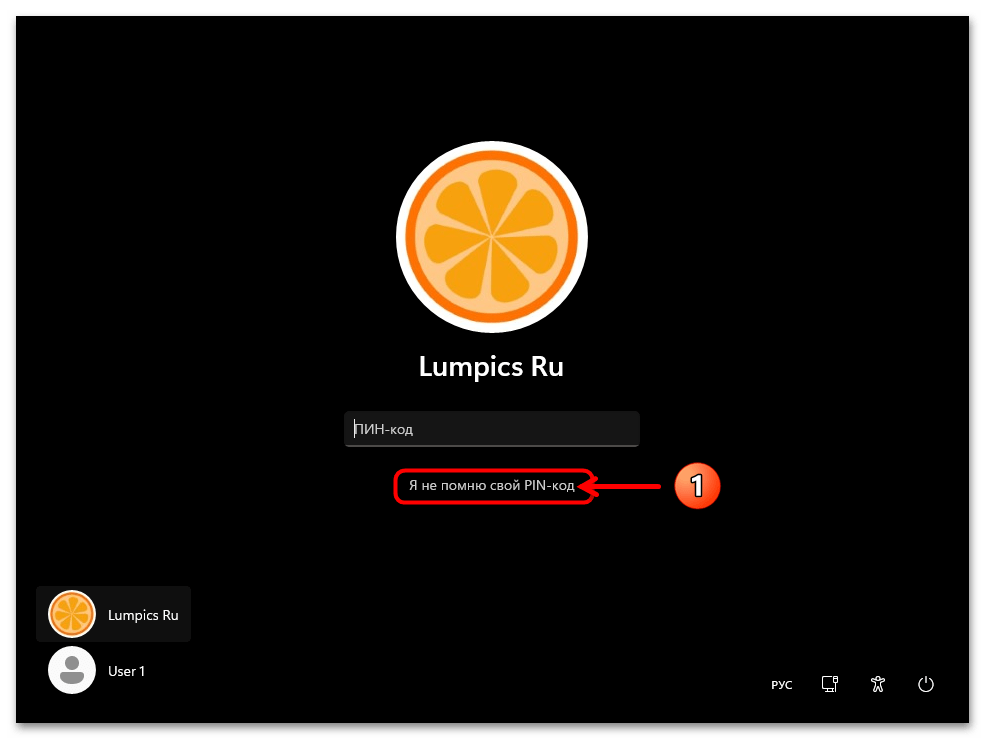

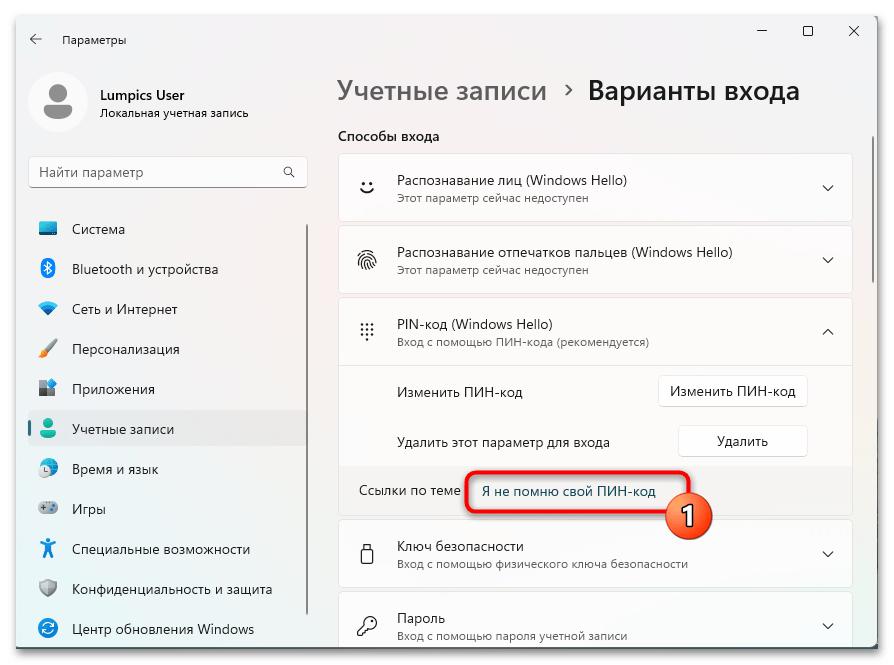

- На экране входа (или блокировки) в Виндовс 11 под полем для ввода ПИН-кода отображается ссылка «Я не помню свой PIN-код» — кликаем по ней мышкой,

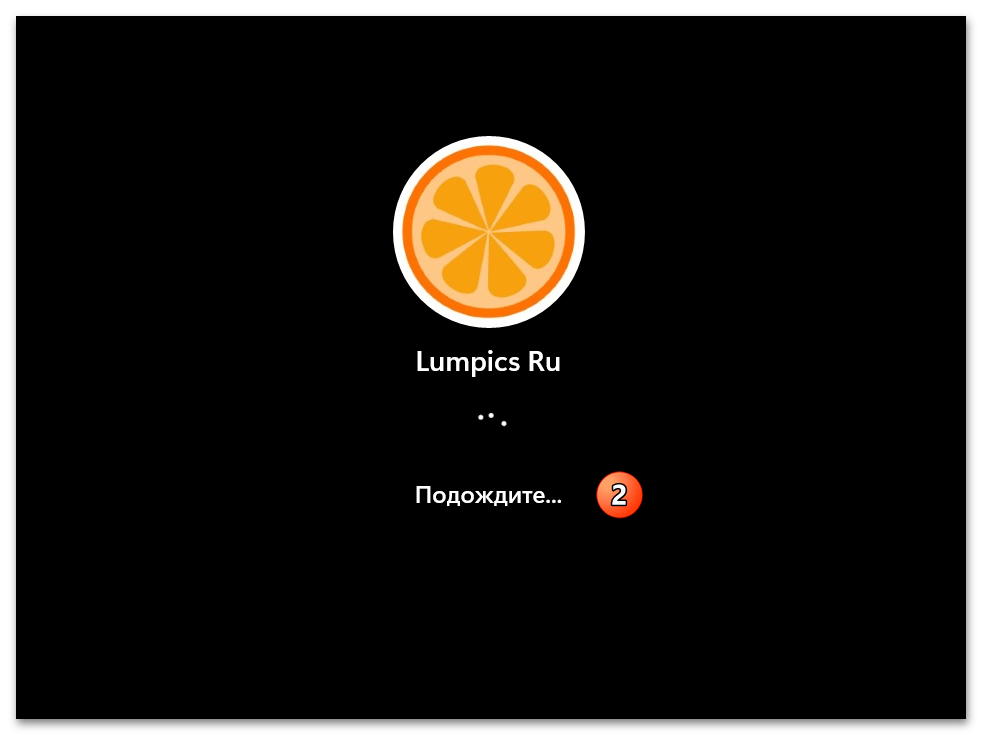

затем некоторое время ожидаем, пока система произведёт необходимые для сброса секретной комбинации подготовительные манипуляции.

В случае если авторизация в операционной системе выполнена, самым коротким путём к вызову целевой в нашем случае функции «Я не помню свой PIN-код» будет принудительный вызов экрана блокировки ОС – для этого нажимаем комбинацию «Win» + «L» на клавиатуре, после чего кликаем по нужной ссылке.

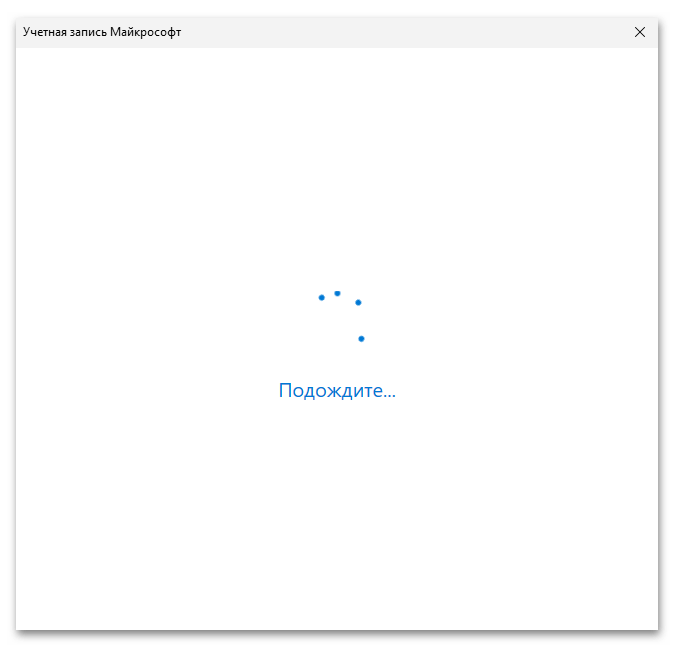

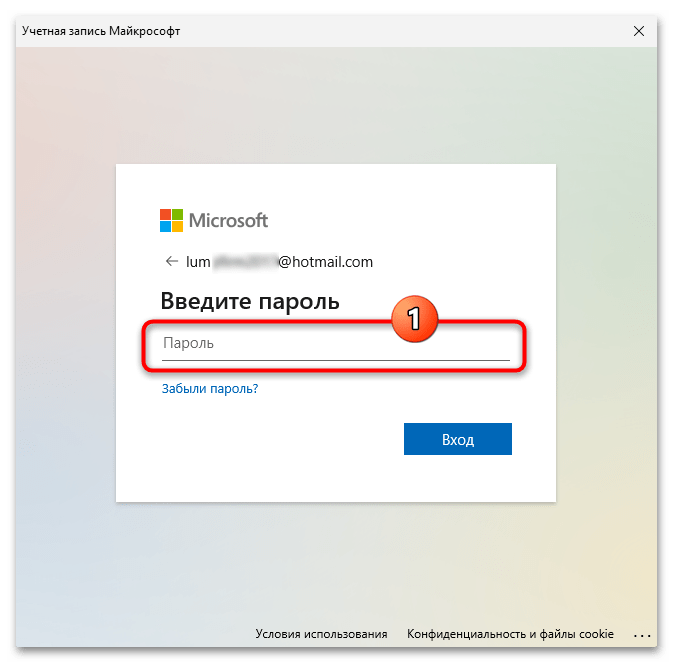

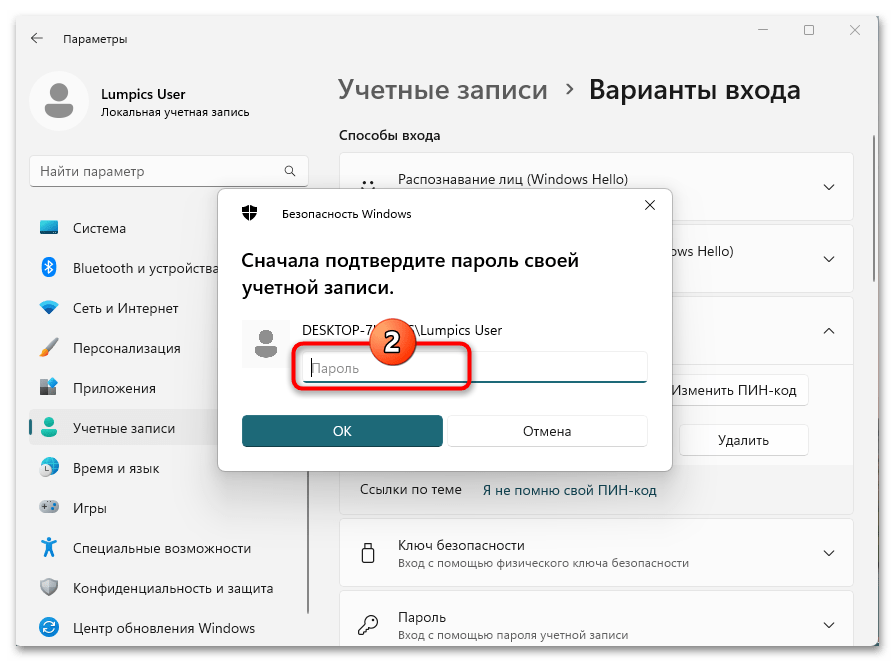

- На следующем этапе система потребует предоставить пароль от привязанного к ОС аккаунта в экосистеме Майкрософт.

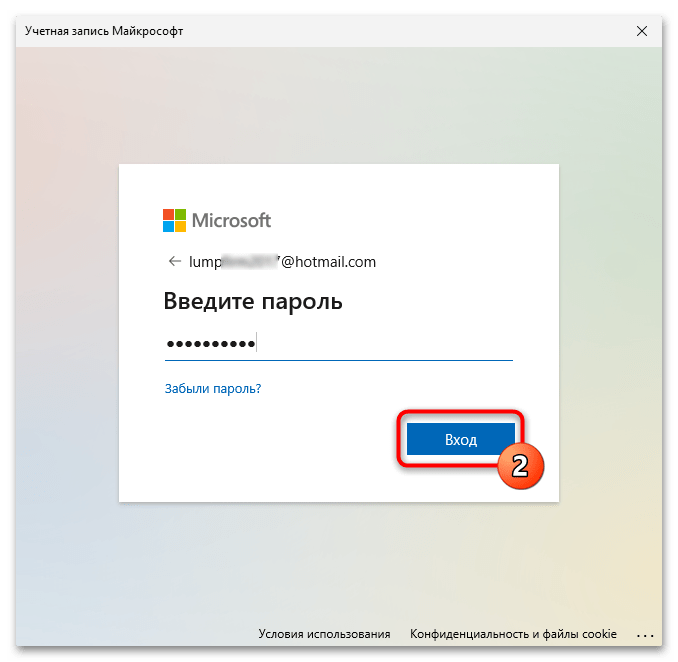

Вводим секретную комбинацию в соответствующее поле отобразившегося окна «Учётная запись Microsoft»,

кликаем «Вход».

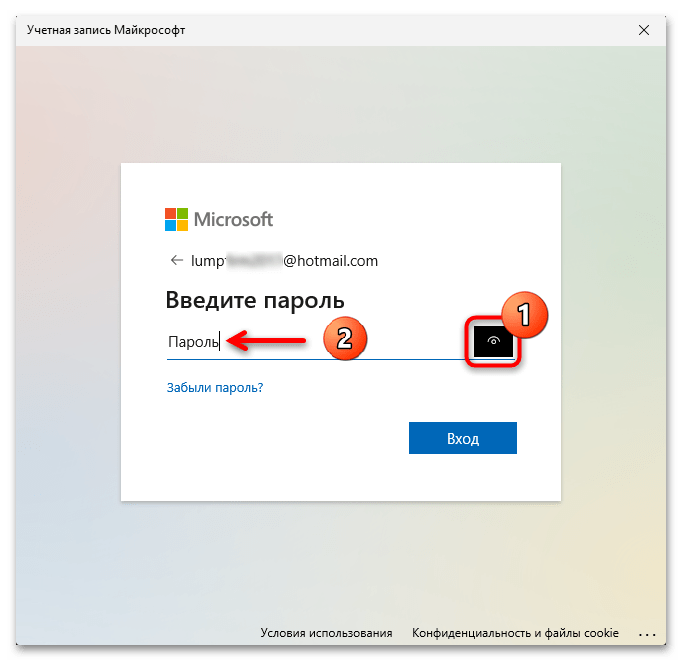

Примечание. Ввод данных в указанной ситуации изначально будет осуществляться в соответствии с выбранной основной в «Параметрах» ОС раскладке клавиатуры (русской), а переключить её (на английскую для написания содержащей латинские символы секретной комбинации) здесь возможно исключительно с клавиатуры ПК. По умолчанию для этого служит комбинация клавиш «Alt»+«Shift», также можно задействовать малоизвестное, но универсальное в деле переключения языка, сочетание «Windows»+«Пробел».

Читайте также: Смена сочетания клавиш переключения языка в Windows 11

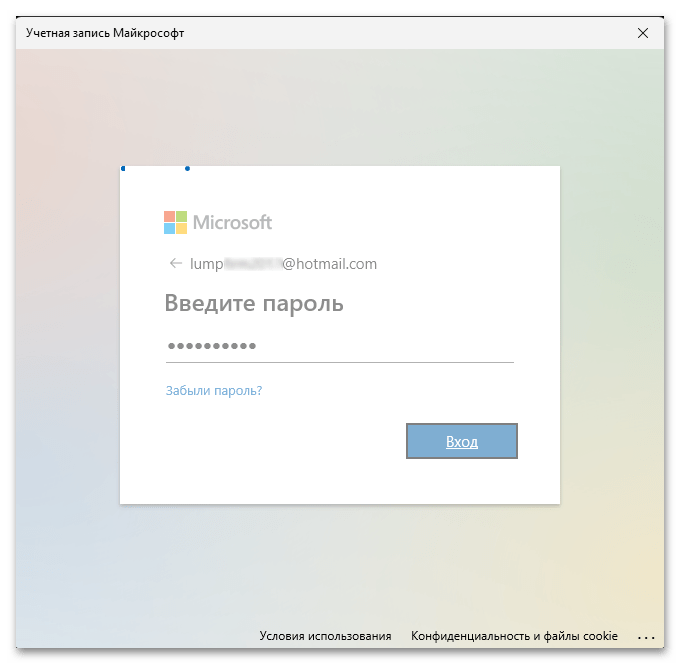

- Ожидаем, пока система проверит введённые сведения.

Далее (не всегда) потребуется подтвердить личность владельца учётной записи Майкрософт, и чаще всего это выполнимо путём получения кода верификации на привязанный к аккаунту телефонный номер:

- Изучаем представленную в открывшемся после авторизации в аккаунте Майкрософт окне информацию о последствиях следующих действий, щёлкаем по кнопке «Далее».

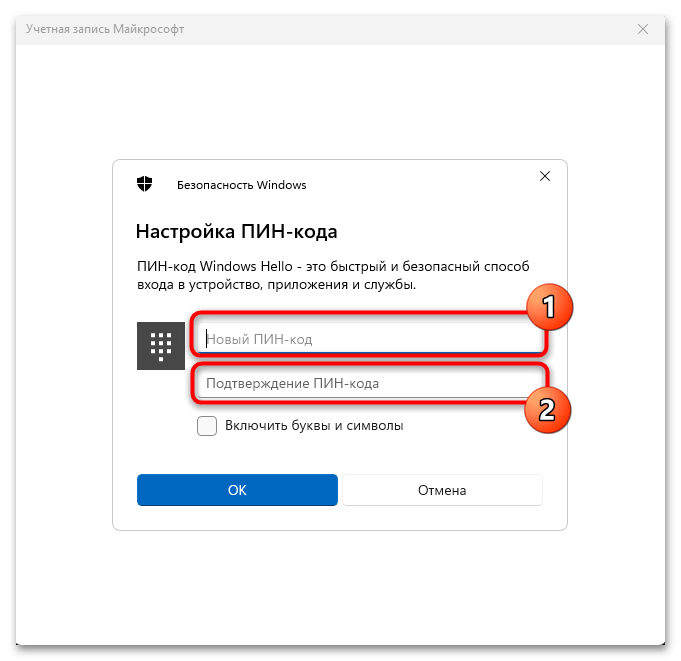

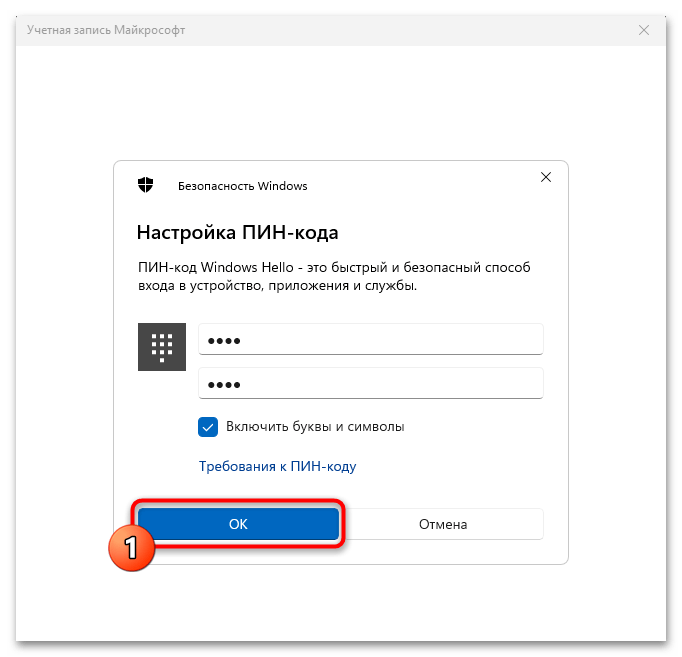

- Придумываем и запоминаем, а затем дважды пишем новый ПИН-код Виндовс Хелоу в поля отобразившегося окошка. Сделать это нужно по тем же правилам, что и при первоначальной установке данной защиты.

Подробнее: Включение Windows Hello в Windows 11

- Нажимаем «ОК» в окне «Настройка ПИН-кода»,

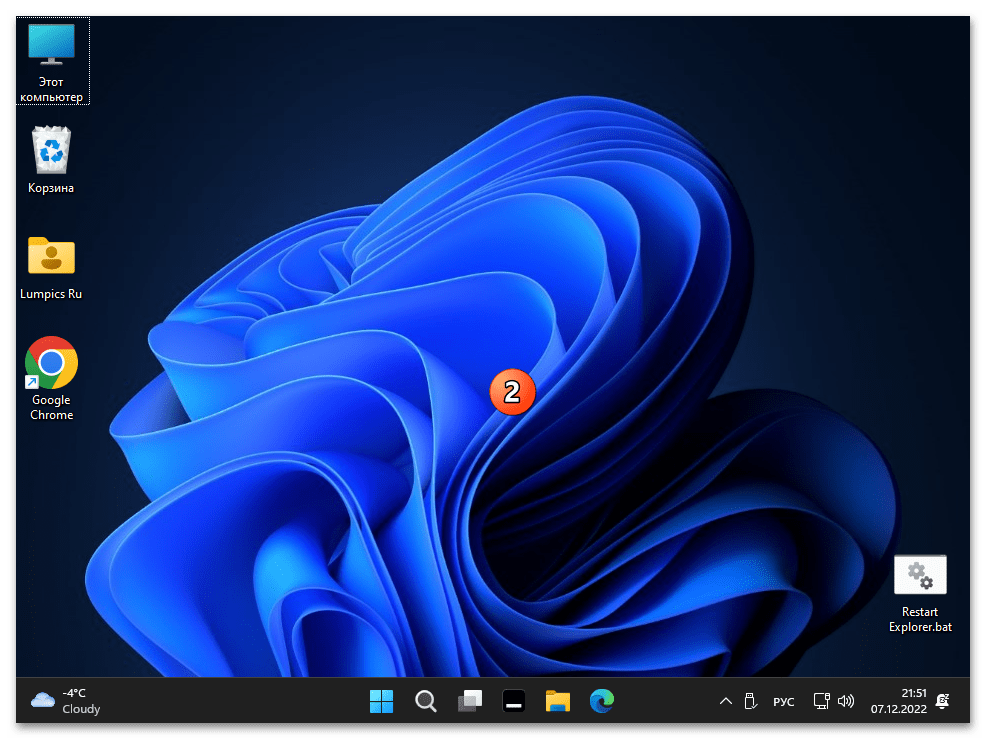

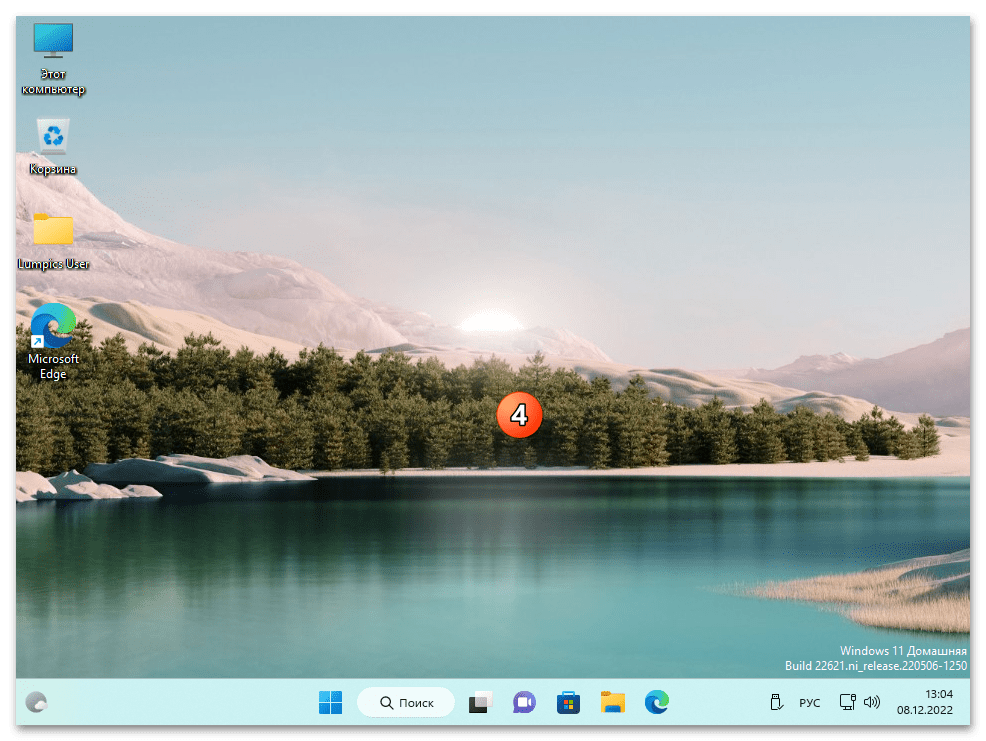

и в результате через непродолжительное время попадаем на Рабочий стол Windows 11.

Далее можно эксплуатировать операционную систему в обычном режиме, все последующие входы в неё будут выполнимы путём ввода новой, заданной на шаге выше комбинации символов.

Читайте также: Отключение функции Windows Hello в Windows 11

Способ 2: Локальная учётная запись

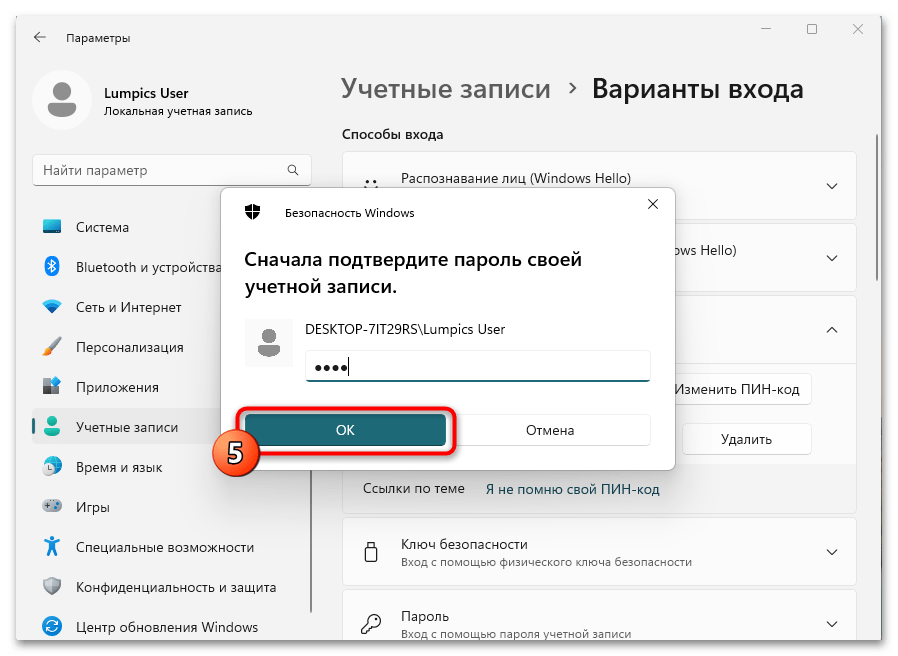

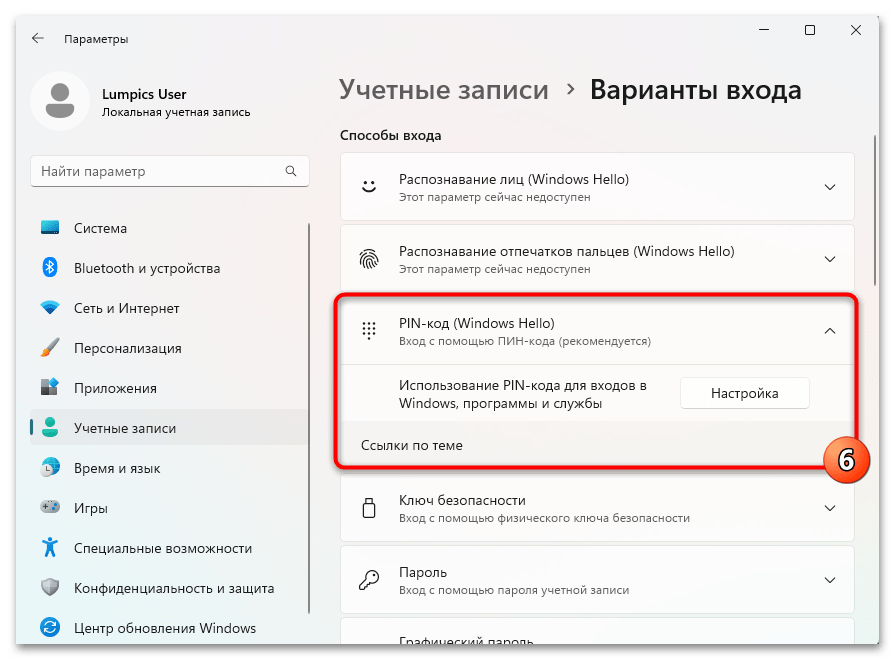

В случае, когда утрачен ПИН-код, защищающий вход в эксплуатируемую под Локальной учётной записью пользователя Виндовс 11, действовать с целью его замены на новый необходимо таким образом:

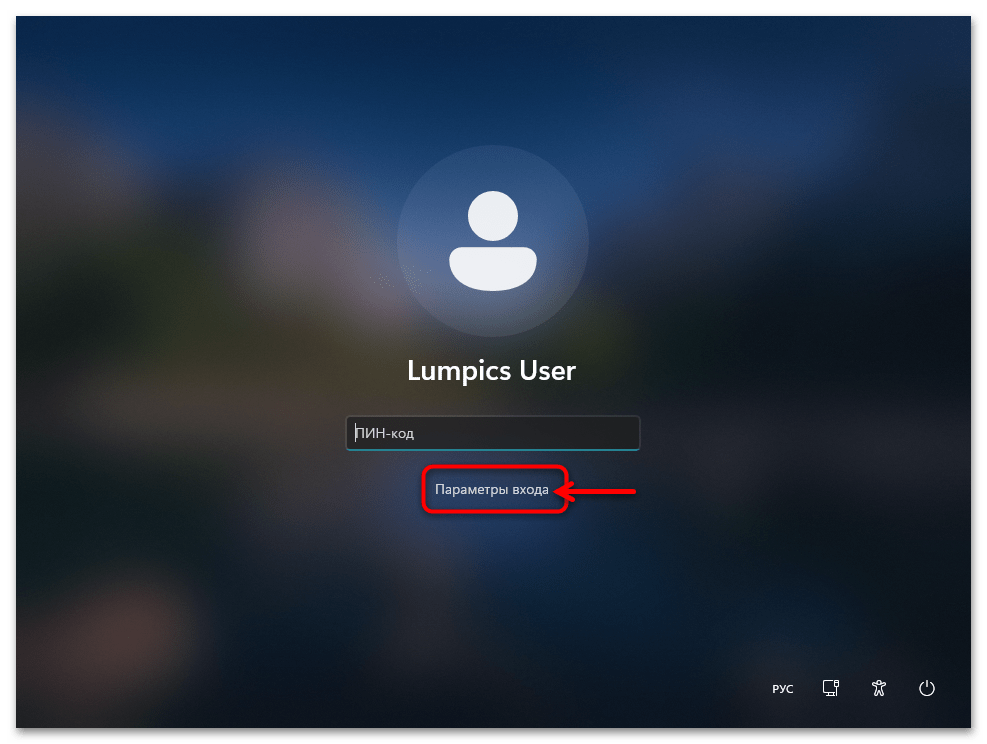

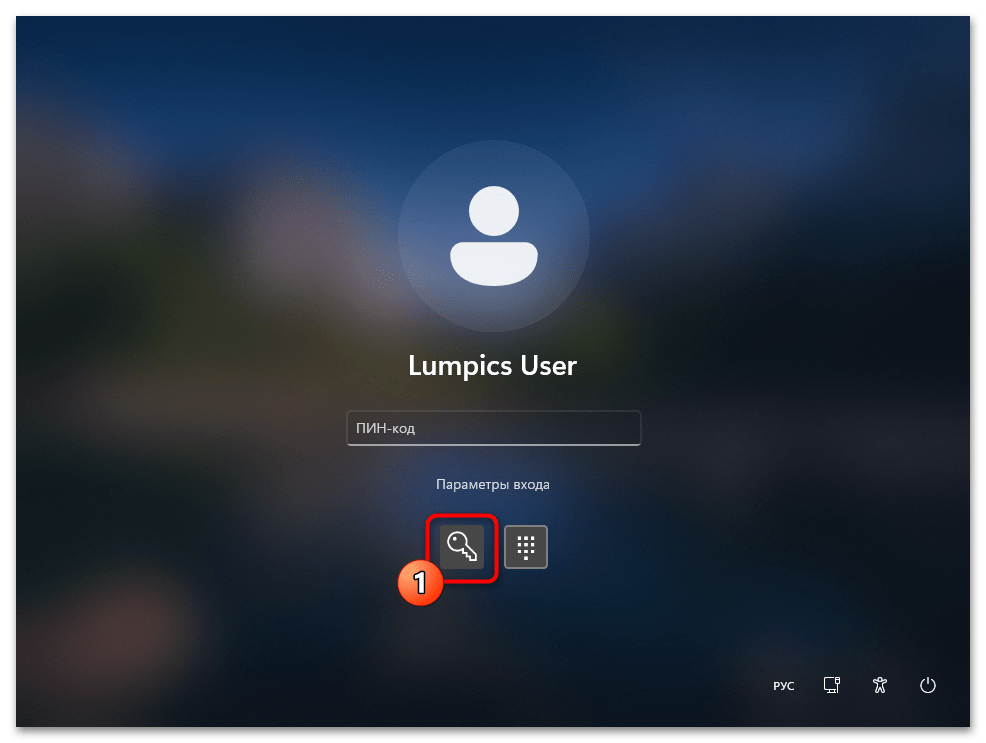

- Если учётка Microsoft в операционную систему не вводилась, на экране авторизации/блокировки ОС вместо описанной в пункте №1 предыдущей инструкции из этой статьи ссылки «Я не помню свой PIN-код» под полем ввода ПИН-кода отображается название функции «Параметры входа» — щёлкаем по нему.

- Нажимаем на отобразившуюся кнопку с изображением ключа – «Вход по паролю».

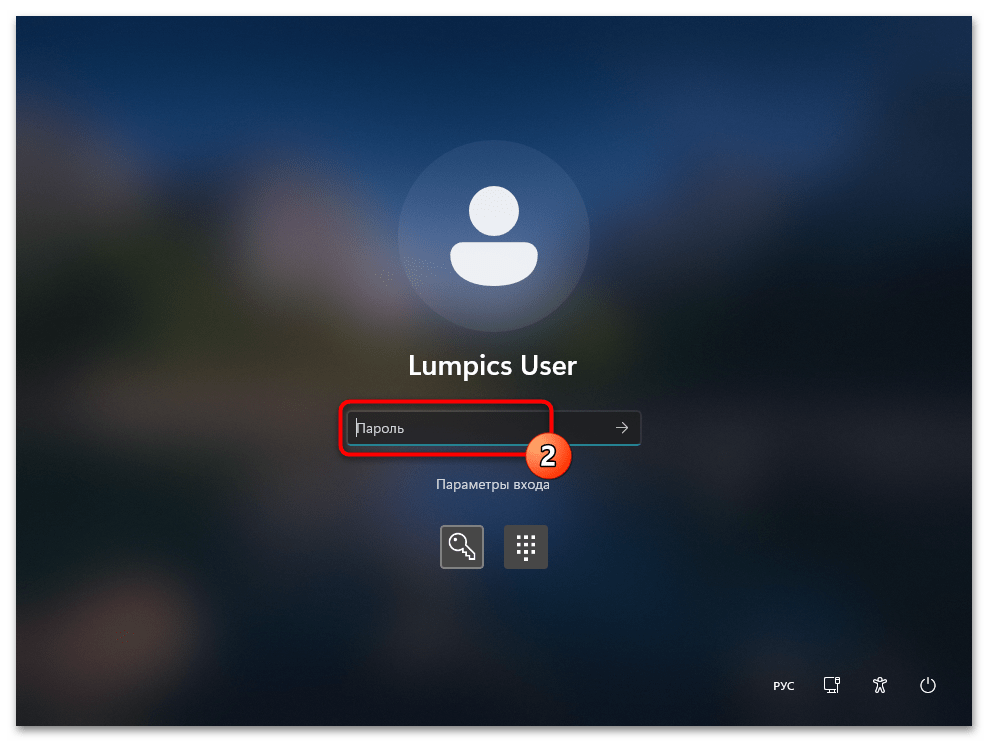

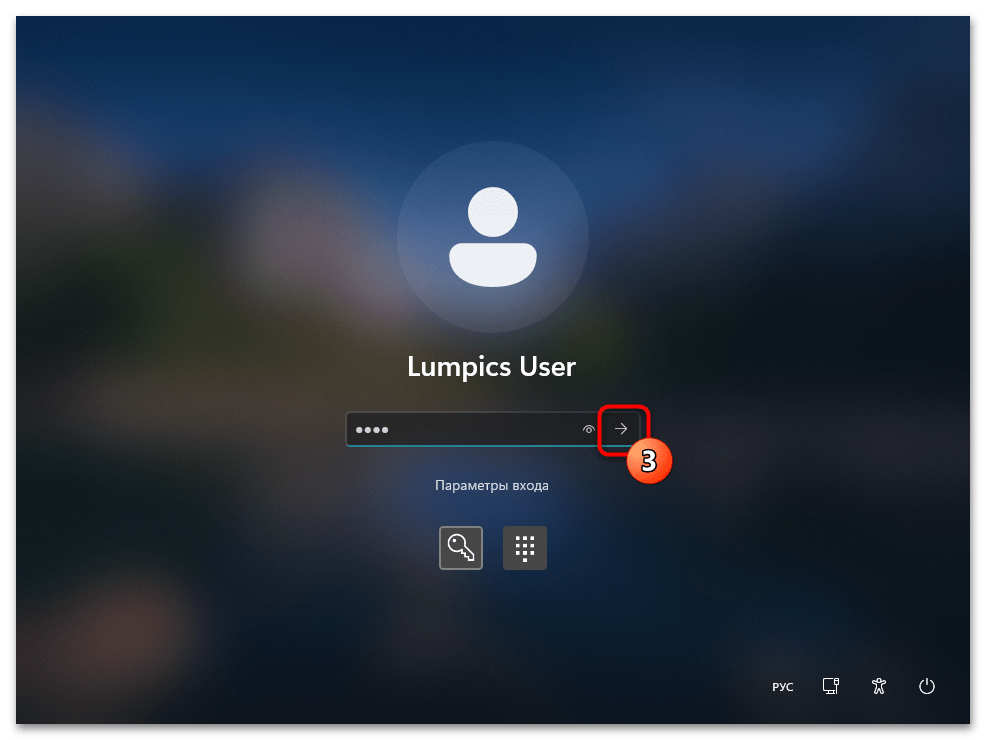

Пишем пароль от локальной учётки Win 11 в поле, где ранее требовалось ввести PIN-код Windows Hello,

кликаем по стрелке «Войти»,

в результате чего авторизуемся в операционной системе.

- Далее переходим в «Параметры» ОС (нажатием «Win»+«I» на клавиатуре, из Главного меню Виндовс 11 или контекстного кнопки «Пуск» на её Панели задач, либо любым другим способом).

- Из меню в левой части окна приложения «Параметры» перемещаемся в раздел настроек операционки под названием «Учётные записи».

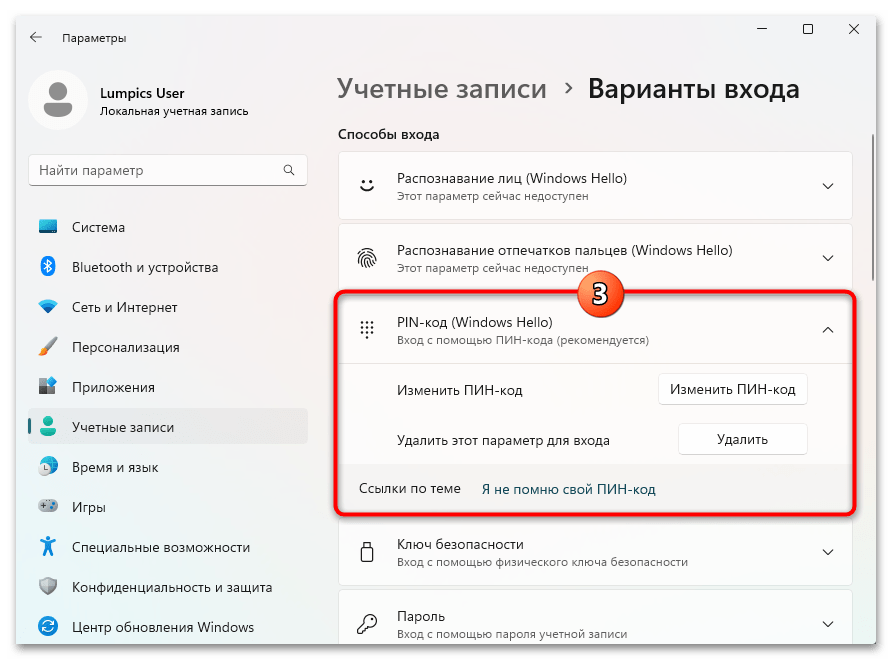

- В списке блоков настроек «Параметры учётной записи» нажимаем «Варианты входа».

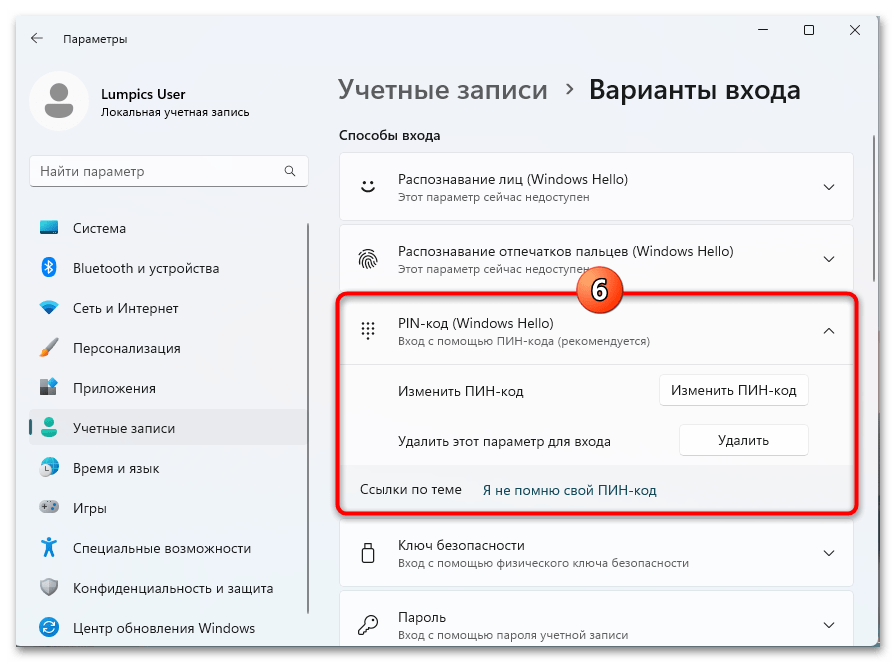

- Кликаем «PIN-код (Windows Hello)» в перечне «Способы входа»,

это откроет доступ к применимым в отношении рассматриваемого метода входа в ОС инструментам его настройки.

- Далее можно поступить двухвариантно: деактивировать возможность авторизации в системе с помощью ПИН-кода или же сразу установить новую секретную комбинацию:

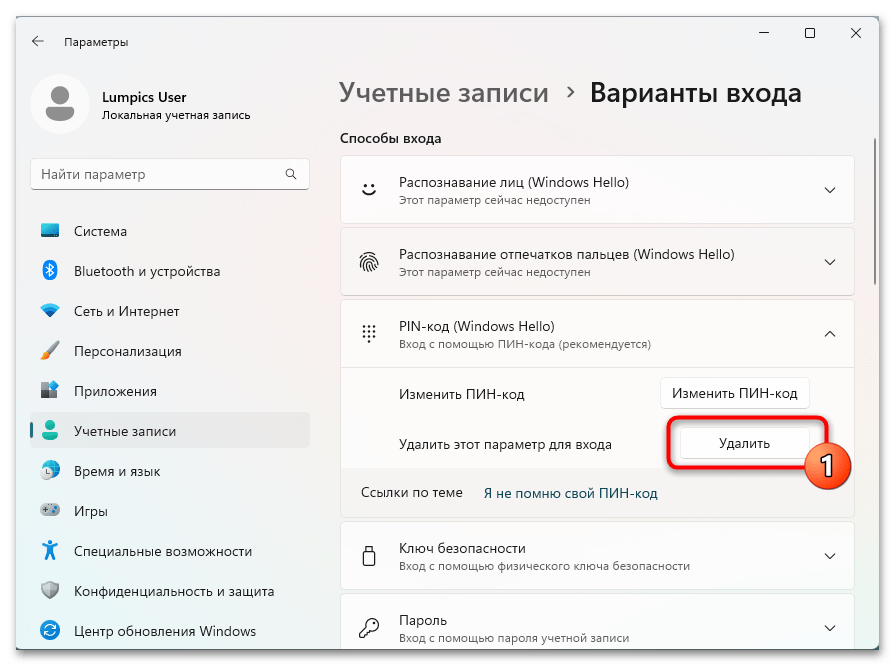

- Для отключения функции «PIN-код (Windows Hello)»: кликаем по кнопке «Удалить».

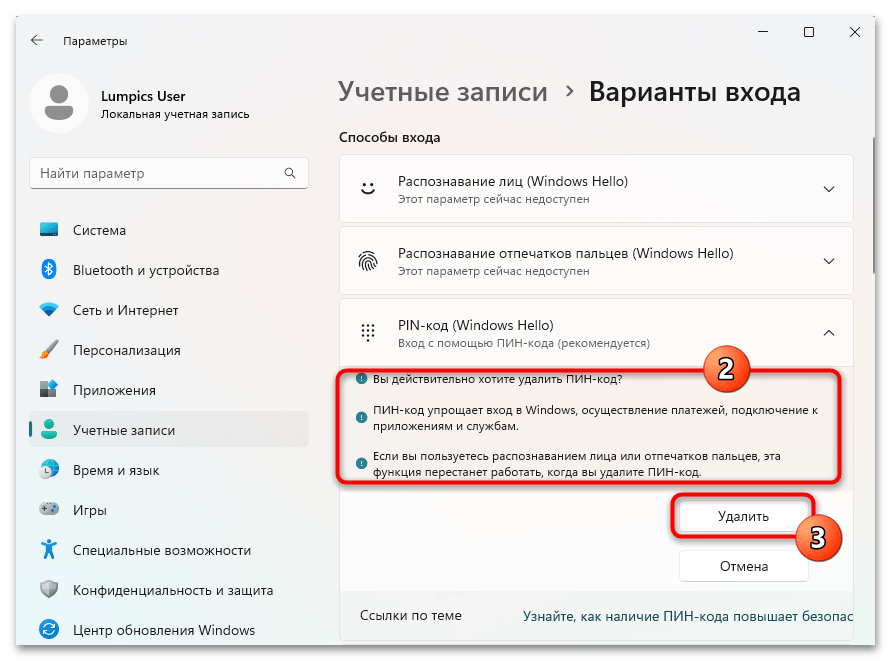

Далее ознакамливаемся с предупреждениями системы, а затем нажимаем на элемент «Удалить» ещё раз.

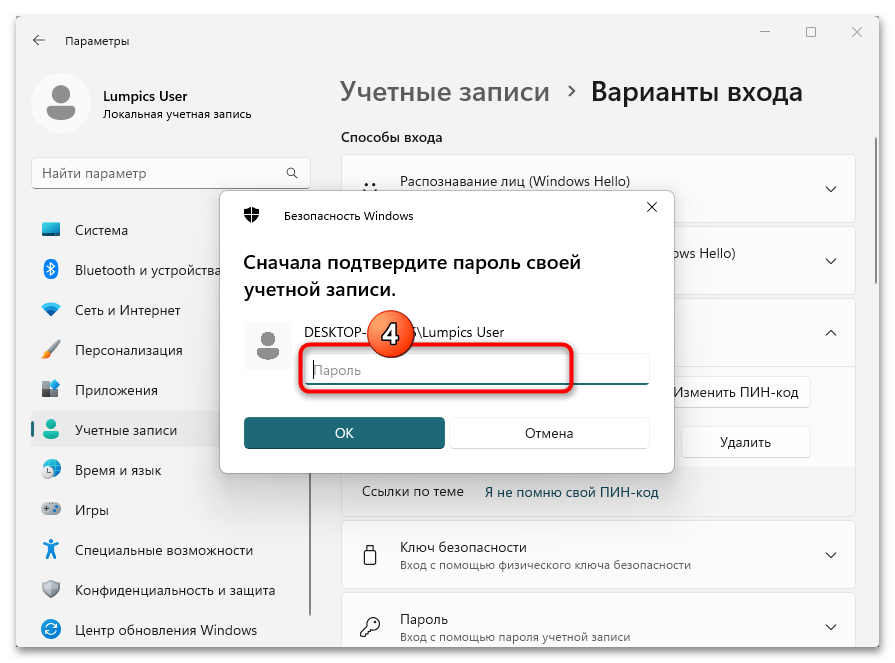

Вводим пароль от текущей локальной учётной записи Win 11,

щёлкаем «ОК».

Теперь можно продолжить использовать ОС уже без необходимости ввода ПИН-кода при авторизации в ней или же сразу задать новую комбинацию символов для разблокировки Виндовс 11 через Виндовс Хелоу.

- Для быстрой замены забытого ПИН-кода щёлкаем по ссылке «Я не помню свой ПИН-код».

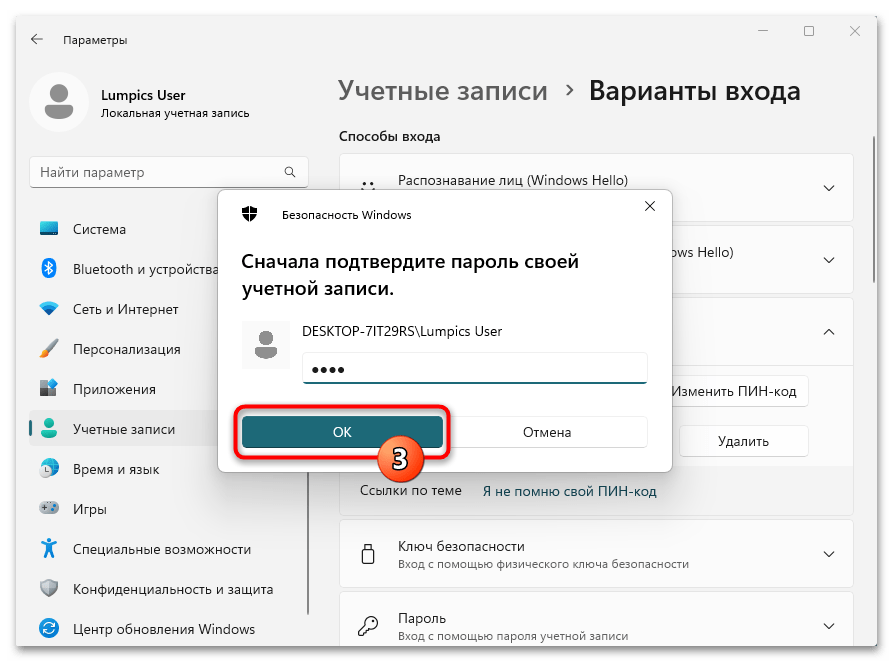

Вводим в поле отобразившегося окошка и

подтверждаем пароль пользователя системы.

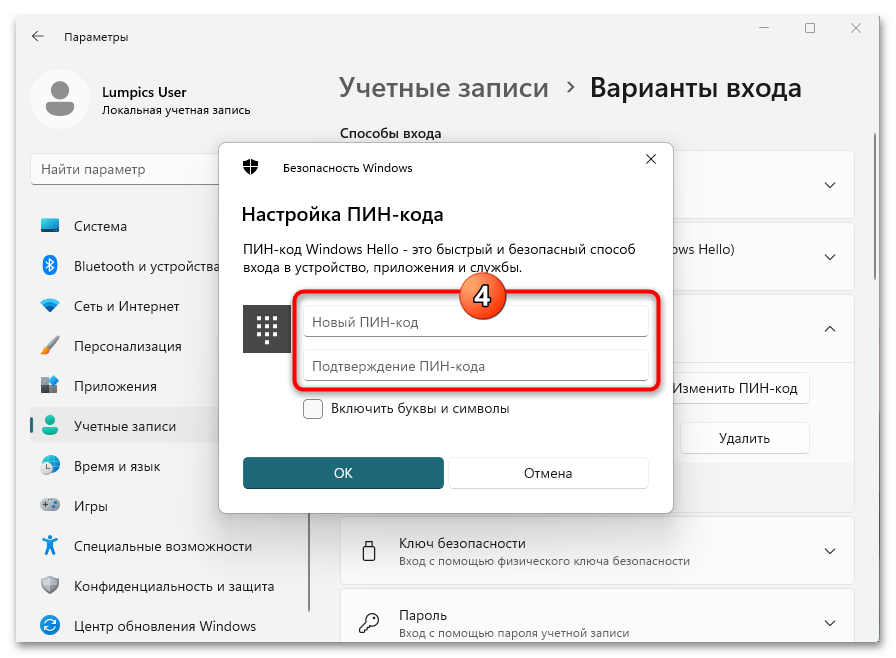

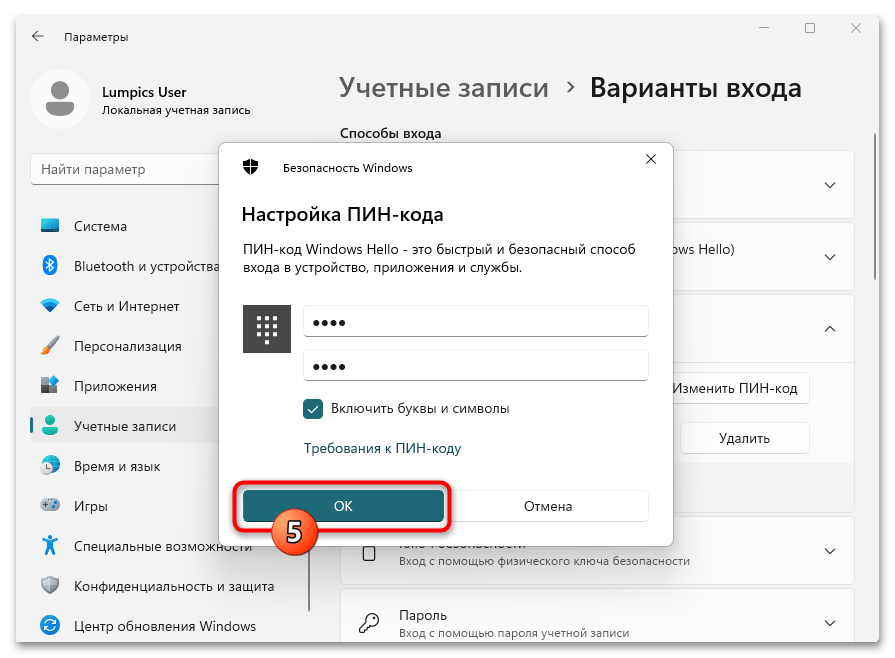

Дважды пишем новую, открывающую доступ в Windows 11 через Windows Hello совокупность цифр (и символов, если есть такое желание) в поля окна «Настройка ПИН-кода».

Нажимаем «ОК»,

пару секунд ожидаем завершения рассмотренной операции.

- Для отключения функции «PIN-код (Windows Hello)»: кликаем по кнопке «Удалить».

Еще статьи по данной теме:

Помогла ли Вам статья?

Время на прочтение

8 мин

Количество просмотров 21K

Делимся с вами обзорным материалом про службу Windows Hello, обеспечивающую двухфакторную проверку на Windows 10. Также вы узнаете, чем она будет полезна для крупных компаний, почему стоит выбирать PIN-код, а не пароль и как её настроить.

Windows Hello — что это и зачем?

В Windows 10 служба Windows Hello для бизнеса заменяет пароли на строгую двухфакторную проверку подлинности на компьютерах и мобильных устройствах. Она заключается в создании нового типа учетных данных пользователя в привязке к устройству, использовании биометрических данных или PIN-кода.

В первых версиях Windows 10 были службы Microsoft Passport и Windows Hello, которые обеспечивали многофакторную проверку подлинности. Чтобы упростить развертывание и расширить возможности поддержки, Microsoft объединила эти технологии в единое решение — Windows Hello. Если вы уже выполнили развертывание этих технологий, то вы не заметите никаких изменений в функционировании служб. Для тех, кому еще предстоит оценить работу Windows Hello, выполнить развертывание будет гораздо проще благодаря упрощенным политикам, документации и семантике.

Служба Hello призвана решать типичные проблемы пользователей, возникающие при работе с паролями:

- Пароли могут быть трудны для запоминания, и пользователи часто повторно используют пароли на нескольких сайтах.

- Взломы сервера могут раскрывать симметричные сетевые учетные данные.

- Пароли могут подлежать атакам с повторением пакетов.

- Пользователи могут непреднамеренно предоставить свой пароль вследствие фишинга.

Hello позволяет выполнить проверку подлинности учетной записи Microsoft, учетной записи Active Directory, учетной записи Microsoft Azure Active Directory (Azure AD) и службы поставщика удостоверений или службы проверяющей стороны, которые поддерживают проверку подлинности Fast ID Online (FIDO) v2.0.

После начальной двухэтапной проверки при регистрации на вашем устройстве настраивается служба Hello, и вы сами устанавливаете жест, который может быть как биометрическим, например отпечатком пальца, так и PIN-кодом. Далее необходимо сделать жест для проверки своего удостоверения. После этого Windows использует Hello для проверки подлинности и предоставления им доступа к защищенным ресурсам и службам.

От имени администратора компании или общеобразовательной организации можно создать политики управления Hello для использования на устройствах под управлением Windows 10, которые подключаются к вашей организации.

Разница между Windows Hello и Windows Hello для бизнеса

Windows Hello предназначена для удобного и безопасного входа пользователя. Такое использование Hello обеспечивает отдельный уровень защиты, так как является уникальным для устройства, на котором настраивается, однако проверка подлинности на основе сертификатов при этом отсутствует.

Служба Windows Hello для бизнеса, которая настраивается групповой политикой или политикой MDM, использует проверку подлинности на основе ключа или сертификата.

В настоящее время в учетных записях Active Directory с использованием Windows Hello не поддерживается проверка подлинности на основе ключа или сертификата. Эта функция должна появиться в будущем выпуске.

Почему PIN-код, а не пароль?

Пароли представляют собой общие секреты, они вводятся на устройстве и передаются по сети на сервер. Перехваченные имя и пароль учетной записи могут быть использованы кем угодно. Например, учетные данные могут быть раскрыты при взломе сервера.

В Windows 10, в процессе подготовки, служба Hello создает пару криптографических ключей, привязанных к доверенному платформенному модулю (TPM), если устройство оснащено таким модулем, или в программной реализации. Доступ к этим ключам и получение подписи для проверки того, что пользователь владеет закрытым ключом, предоставляется только при вводе PIN-кода или биометрического жеста. Двухэтапная проверка, которая происходит при регистрации в службе Hello, формирует доверительные взаимоотношения между поставщиком удостоверений и пользователем, когда открытая часть пары «открытый/закрытый ключ» отправляется поставщику удостоверений и связывается с учетной записью пользователя. Когда пользователь выполняет жест на устройстве, поставщик удостоверений определяет по комбинации ключей Hello и жеста, что это проверенное удостоверение, и предоставляет маркер проверки подлинности, с помощью которого Windows 10 получает доступ к ресурсам и службам. Кроме того, в процессе регистрации генерируется претензия по удостоверению для каждого поставщика удостоверений, чтобы криптографически подтвердить, что ключи Hello привязаны к TPM. Если претензия по удостоверению во время регистрации не выставляется поставщику удостоверений, поставщик удостоверений должен предполагать, что ключ Hello создан программно.

Представьте, что кто-то подсматривает через ваше плечо при получении денежных средств из банкомата и видит вводимый вами PIN-код. Наличие этого PIN-кода не поможет им получить доступ к учетной записи, так как у них нет банковской карты. Аналогичным образом перехват PIN-кода для устройства не позволяет злоумышленнику получить доступ к учетной записи, так как PIN-код является локальным для конкретного устройства и не обеспечивает никакого типа проверки подлинности с любого другого устройства.

Hello как раз позволяет защищать удостоверения и учетные данные пользователей. Так как пароли не используются, фишинг и атаки методом подбора становятся бесполезными. Эта технология позволяет также предотвратить взломы серверов, так как учетные данные Hello являются асимметричной парой ключей, что предотвращает атаки с повторяющимися пакетами, так как эти ключи защищены доверенными платформенными модулями (TPM).

Также можно использовать устройства с Windows 10 Mobile в качестве удаленных учетных данных при входе на ПК под управлением Windows 10. В процессе входа в систему ПК под управлением Windows 10 он может подключаться и получать доступ к Hello на вашем устройстве под управлением Windows 10 Mobile по Bluetooth. Поскольку мы всегда носим с собой телефон, Hello позволяет гораздо проще реализовать двухфакторную проверку подлинности.

Функция входа через телефон в данный момент доступна только отдельным участникам программы принятия технологий (TAP).

Так как же PIN-код помогает защитить устройство лучше, чем пароль?

Преимущества PIN-кода в сравнении с паролем связаны не с его структурой (длиной и сложностью), а с принципом работы.

1. PIN-код привязан к устройству. Злоумышленник, получивший доступ к паролю, может войти в учетную запись с любого устройства, но в случае кражи PIN-кода вход в учетную запись будет невозможен без доступа к соответствующему устройству.

2. PIN-код хранится на устройстве локально. Пароль передается на сервер и может быть перехвачен в процессе передачи или украден с сервера. PIN-код задается на устройстве на локальном уровне, не передается и не хранится на сервере. При создании PIN-кода устанавливаются доверительные отношения с поставщиком удостоверений и создается пара асимметричных ключей, используемых для проверки подлинности. При вводе PIN-кода ключ проверки подлинности разблокируется и используется для подтверждения запроса, отправляемого на сервер для проверки подлинности.

3. PIN-код поддерживается оборудованием. PIN-код Hello поддерживается микросхемой доверенного платформенного модуля (TPM), представляющей собой надежный криптографический процессор для выполнения операций шифрования. Эта микросхема содержит несколько механизмов физической защиты для предотвращения взлома, и вредоносные программы не могут обойти функции безопасности TPM. TPM применяется во всех телефонах с Windows 10 Mobile и во многих современных ноутбуках.

Материал ключа пользователя создается и становится доступным в доверенном платформенном модуле (TPM) на устройстве пользователя, что защищает материал от перехвата и использования злоумышленниками. Поскольку технология Hello подразумевает использование пар асимметричных ключей, учетные данные пользователей не будут похищены в случае нарушения безопасности поставщика удостоверений или веб-сайтов, к которым пользователь осуществляет доступ.

TPM защищает от множества известных и потенциальных атак, в том числе атак методом подбора PIN-кода. После определенного количества попыток ввода неправильного PIN-кода устройство блокируется.

4. PIN-код может быть сложным. К PIN-коду Windows Hello для бизнеса применяется тот же набор политик управления ИТ, что и к паролю, в том числе сложность, длина, срок действия и история изменений. Несмотря на уверенность большинства пользователей в том, что PIN-код представляет собой простой код из 4 цифр, администраторы могут устанавливать для управляемых устройств политики, предполагающие уровень сложности PIN-кода, сопоставимый с паролем. Вы можете сделать обязательными или запретить специальные знаки, буквы в верхнем и нижнем регистрах, а также и цифры.

Раздел меню настроек в котором задаются параметры PIN-кода и биометрия:

Что произойдет в случае кражи ноутбука или телефона?

Для нарушения безопасности учетных данных Windows Hello, защищаемых TPM, злоумышленнику нужно осуществить доступ к физическому устройству, найти способ похитить биометрические данные пользователя или подобрать PIN-код. Все это нужно сделать раньше, чем функциональный механизм защиты от взлома TPM заблокирует устройство. Для ноутбуков, не имеющих TPM, можно настроить дополнительную защиту, активировав BitLocker и ограничив количество неудачных попыток входа в систему.

Настройка BitLocker без TPM

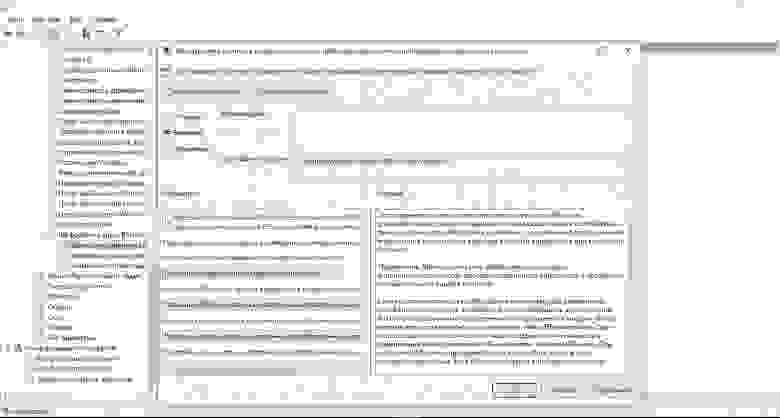

С помощью редактора локальных групповых политик (gpedit.msc) активируйте следующую политику:

Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Шифрование диска BitLocker → Диски операционной системы → Требовать дополнительной проверки подлинности при запуске

В параметрах политики выберите Разрешить использование BitLocker без совместимого TPM, а затем нажмите кнопку ОК.

Перейдите в меню Панель управления → Система и безопасность → Шифрование диска BitLocker и выберите диск с операционной системой, который требуется защитить.

С помощью редактора локальных групповых политик (gpedit.msc) активируйте следующую политику: Конфигурация компьютера → Параметры Windows → Параметры безопасности → Политики учетных записей → Политика блокировки учетных записей → Пороговое значение блокировки.

Установите допустимое количество неудачных попыток входа в систему и нажмите ОК.

Как работает Windows Hello для бизнеса: основные положения

1. Учетные данные службы Hello основаны на сертификате или асимметричной паре ключей и привязаны к устройству, как и маркер, получаемый с помощью учетных данных.

2. Поставщик удостоверений (например, Active Directory, Azure AD или учетная запись Майкрософт) проверяет удостоверение пользователя и сопоставляет открытый ключ Hello с учетной записью пользователя на этапе регистрации.

3. Ключи могут генерироваться в аппаратном (TPM 1.2 или 2.0 для предприятий и TPM 2.0 для потребителей) или программном обеспечении на основании политики.

4. Проверка подлинности — это двухфакторная проверка с использованием сочетания ключа или сертификата, привязанного к устройству, и информации, известной пользователю PIN-код), или идентификационных данных пользователя (Windows Hello). Жест Hello не перемещается между устройствами и не предоставляется серверу. Он хранится локально на устройстве.

5. Закрытый ключ никогда не покидает устройство. Проверяющий подлинность сервер имеет открытый ключ, который был сопоставлен с учетной записью пользователя во время регистрации.

6. Ввод PIN-кода и биометрических жестов приводит к проверке удостоверения пользователя в Windows 10 и проверке подлинности с использованием ключей или сертификатов Hello.

7. Личные (учетная запись Майкрософт) или корпоративные учетные записи (Active Directory или Azure AD) использует один контейнер для ключей. Все ключи разделены по доменам поставщиков удостоверений в целях обеспечения конфиденциальности пользователя.

8. Закрытые ключи сертификатов могут быть защищены контейнером Hello и жестом Hello.

Сравнение проверки подлинности на основе ключа и сертификата

Для подтверждения личности служба Windows Hello для бизнеса может использовать ключи (аппаратный или программный) или сертификаты с ключами в аппаратном или программном обеспечении. Предприятия с инфраструктурой открытых ключей (PKI) для выпуска и управления сертификатами могут продолжать использовать PKI вместе со службой Hello. Предприятия, у которых нет PKI или которые хотят сократить объем работ, связанных с управлением сертификатами, могут использовать для службы Hello учетные данные на основе ключа.

Аппаратные ключи, которые создаются модулем TPM, обеспечивают наиболее высокий уровень гарантии. При изготовлении в модуль TPM помещается сертификат ключа подтверждения (EK). Этот сертификат EK создает корневое доверие для всех других ключей, которые генерируются в этом модуле TPM. Сертификация EK используется для генерации сертификата ключа удостоверения подлинности (AIK), выданного службой сертификации Microsoft. Этот сертификат AIK можно использовать как претензию по удостоверению, чтобы доказать поставщикам удостоверений, что ключи Hello генерировались одним и тем же TPM. Центр сертификации Майкрософт (CA) генерирует сертификат AIK для каждого устройства, пользователя и IDP, чтобы гарантировать защиту конфиденциальности.

Если поставщики удостоверений, например Active Directory или Azure AD, регистрируют сертификат в службе Hello, Windows 10 будет поддерживать тот же набор сценариев, что и смарт-карта. Если тип учетных данных представляет собой ключ, будет поддерживаться только доверие и операции на основе ключа.

Мы постарались написать для вас подробный и понятный туториал по работе со службой Windows Hello. Если у вас остались вопросы, задавайте в комментариях.

В современных версиях Windows используется несколько типов учётных записей, каждый из которых может быть защищён своим неповторимым образом. Сегодня мы сравним безопасность учётных записей, защищённых механизмами LM, NTLM и PIN-кодами Windows Hello (на компьютерах без TPM).

Введение

В Windows есть несколько типов учётных записей, среди которых отметим локальные, доменные и онлайновые учётные записи Microsoft Account. Локальные учётные записи традиционно использовались на домашних компьютерах пользователей. Вплоть до восьмой версии Windows они были практически единственным вариантом для домашнего пользователя, но в Windows 8 появился новый вариант учётных записей, использующий логин и пароль пользователя от онлайновой учётной записи Microsoft Account. Этот тип учётных записей, в свою очередь, может быть защищён PIN-кодом системы Windows Hello, атака на который в зависимости от конфигурации компьютера и выбранного пользователем PIN-кода может стать уязвимым местом в системе. Для корпоративных пользователей компания предлагала использовать доменные учётные записи.

Классические пароли

В процессе восстановления пароля к той или иной учётной записи Windows вы можете столкнуться с несколькими разными типами учётных записей, а также несколькими разными способами, которыми операционная система пользуется для создания, защиты и хранения хешированных записей.

Самым старым является механизм LM, использующийся со времён операционной системы OS/2. В современных версиях Windows этот механизм давно отключён (начиная с Windows Vista/Server 2008), но защищённые LM учётные записи всё ещё можно встретить на устаревших системах в ряде организаций. Записи хранятся на локальном компьютере в базах данных SAM или в БД NTDS на доменном контроллере.

На смену механизму LM пришёл более новый механизм NTLM, активно использующийся в актуальных версиях Windows по сей день. Хешированные записи также хранятся в локальных базах данных SAM и в БЗ NTDS на доменном контроллере. Интересный момент: атака на хэш NTLM производится даже быстрее, чем атака на более старые хэши LM.

Посредством NTLM защищены как пароли к локальным учётным записям Windows, так и к новому типу учётных записей Microsoft Account, что, в частности, позволяет восстанавливать пароли к онлайновым учётным записям Microsoft посредством быстрой офлайновой атаки (см. Microsoft Account: удобство или дыра в безопасности?). Хешированные записи к Microsoft Account хранятся вместе с другими записями NTLM в локальных базах данных SAM и в БЗ NTDS на доменном контроллере.

Общая соль: для защиты учётных записей NTLM Microsoft использует криптографическую соль, однако значение соли уникально для всего компьютера в целом, а не для каждой учётной записи по отдельности. Это позволяет запускать атаки на все записи NTLM одновременно и параллельно. Данный подход изменился лишь с выходом подсистемы безопасности Windows Hello.

Кроме того, в Windows есть такой тип записей, как DCC, что расшифровывается как Domain Cached Credentials — кешированные данные для входа в доменные учётные записи. Эти данные хранятся локально на пользовательском компьютере, а механизм их защиты отличается от механизма NTLM в сторону усиления.

Пароли Microsoft Account

Начиная с Windows 8, логин и пароль от Microsoft Account можно использовать для входа в Windows вместо использования локального логина и пароля. В Windows 10 в компании пошли дальше: теперь при установке Windows сразу предлагается зайти с помощью Microsoft Account. Как уже было упомянуто выше, пароли к Microsoft Account защищены точно так же, как и обычные локальные пароли — посредством NTLM. Однако существует и другой механизм авторизации в Windows, использующий PIN-коды Windows Hello.

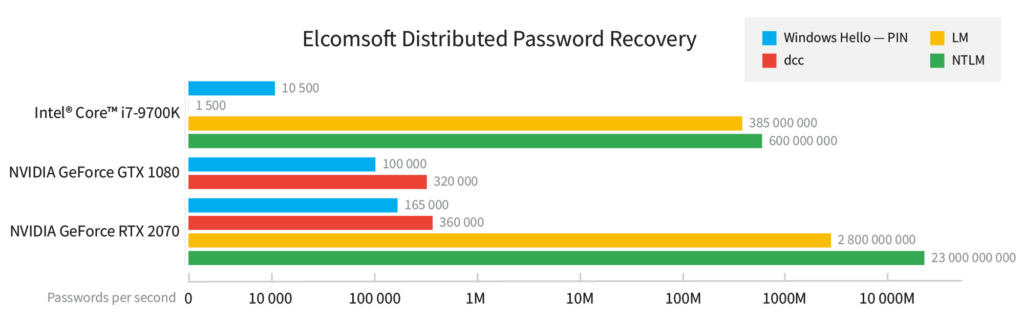

PIN-коды Windows Hello

Перебор PIN-кодов Windows Hello возможен только на компьютерах, не оборудованных модулем TPM. Даже в этом случае скорость атаки в сравнении с атаками на пароли NTLM существенно ниже: бенчмарк в Elcomsoft Distributed Password Recovery продемонстрировал скорости перебора PIN-кодов в 50-150 тысяч раз ниже в сравнении со скоростью перебора хэшей NTLM. Кроме того, для защиты PIN-кодов используются уникальные значения криптографической соли, что означает необходимость последовательной атаки на защищённые таким образом учётные записи.

Что означают цифры?

Что означает скорость перебора в 23 миллиарда паролей в секунду (NTLM)? Для примера, пароль длиной в 8 символов, состоящий из случайного набора цифр и латинских букв в обоих регистрах (95^8 комбинаций), с такой скоростью может быть восстановлен за 80 часов. Восстановление 7-значного пароля займёт меньше часа, а пароли меньшей длины могут быть взломаны за пренебрежимо малое время. Полный перебор пространства из 9-значных паролей, однако, займёт почти год; соответственно для взлома 9-значных буквенно-цифровых паролей потребуется использование качественных словарей, мутаций и различного рода умных атак.

А что значат цифры в 165 тысяч паролей в секунду (это скорость перебора PIN-кодов Windows Hello на видеокарте NVIDIA GeForce RTX 2070)? С такой скоростью восстановление 8-значного пароля, составленного по указанным выше правилам, займёт порядка 1300 лет, 7-значных — порядка 13 лет, 6-значных — около 50 дней. Соответственно, даже для 6-значных паролей уже потребуется использование умных словарных атак.

Заключение

Мы сравнили скорость перебора паролей к различным типам учётных записей Windows и разным механизмам хранения и защиты данных для входа в систему. Тестирование показало, что использование PIN-кода Windows Hello — наиболее безопасный способ входа в систему, но лишь при выполнении одного из двух условий: либо PIN-код используется в системе с активным модулем TPM (и тогда его длина и сложность не имеют значения), либо на системе без TPM используется длинный и сложный буквенно-цифровой PIN. Использование же цифрового PIN-кода на компьютере без TPM ведёт к легко эксплуатируемой уязвимости.

REFERENCES:

Elcomsoft Distributed Password Recovery

Производительное решение для восстановление паролей к десяткам форматов файлов, документов, ключей и сертификатов. Аппаратное ускорение с использованием потребительских видеокарт и лёгкое масштабирование до 10,000 рабочих станций делают решение Элкомсофт оптимальным для исследовательских лабораторий и государственных агентств.

Официальная страница Elcomsoft Distributed Password Recovery »

Elcomsoft Forensic Disk Decryptor

Elcomsoft Forensic Disk Decryptor обеспечивает моментальный доступ к содержимому зашифрованных дисков, созданных BitLocker, FileVault 2, PGP Disk, TrueCrypt и VeraCrypt. Доступны режимы полной расшифровки и оперативного доступа к информации. Ключи для расшифровки содержимого зашифрованных дисков извлекаются из слепка оперативной памяти компьютера, методом атаки через порт FireWire либо анализом файла гибернации. Возможно использования паролей и депонированных ключей.

Официальная страница Elcomsoft Forensic Disk Decryptor »

Elcomsoft System Recovery

Elcomsoft System Recovery поможет восстановить доступ к учётным записям к локальным учётным записям Windows и универсальной учётной записи Microsoft Account и создать образ диска для последующего анализа. Поддерживается как моментальный сброс, так и восстановление оригинального пароля. С помощью Elcomsoft System Recovery можно предоставить административные привилегии любому пользователю. Продукт поставляется вместе с лицензионной загрузочной средой Windows PE.

Официальная страница Elcomsoft System Recovery »