В этой статье мы будем разбираться, что компания Microsoft узнаёт от нас, когда мы работаем или не работаем за своим компьютером. И как личную жизнь оставить личной.

После первого запуска операционной системы в июле 2015 года, посыпался шквал критики в отношении Microsoft, которые были связаны с обработкой персональных данных пользователей. Например, Microsoft edge (встроенный браузер) собирает информацию с поисков в интернете, Ваше местоположение обрабатывается встроенными сервисами телеметрии, вводимая информация с клавиатуры/рукописным вводом или голосовыми командами считывается и запоминается, постоянное «подслушивание» по микрофону, обработка контактов, текстовых сообщений, чтение жестких дисков и передача ключей шифрования на сервера Microsoft. Все негативно сказалось на первые впечатления об операционной системе

Ни в коем случае не хочу Вас запугать, что все так страшно и невозможно исправить. Раз добровольно согласились на обработку данных при первом запуске операционной системы, также добровольно возможно и отказаться без потерь гарантий компьютера или обслуживания со стороны компаний.

Если вы только планируете ставить операционную систему

Выбирайте ручные настройки, и самостоятельно убирайте все галочки, которые будут встречать нас по пути. Необходимо обязательно создать локальную учетную запись (без наличия интернета), пропустив шаг подключения к Вашему Wi-Fi, либо не вставлять интернет провод в компьютер.

Если Вы уже создали учетную запись Microsoft, то лучше удалить её и пересоздать без привязки к почтовому адресу. Так вы будете оставаться анонимным.

Конфиденциальность и обновления

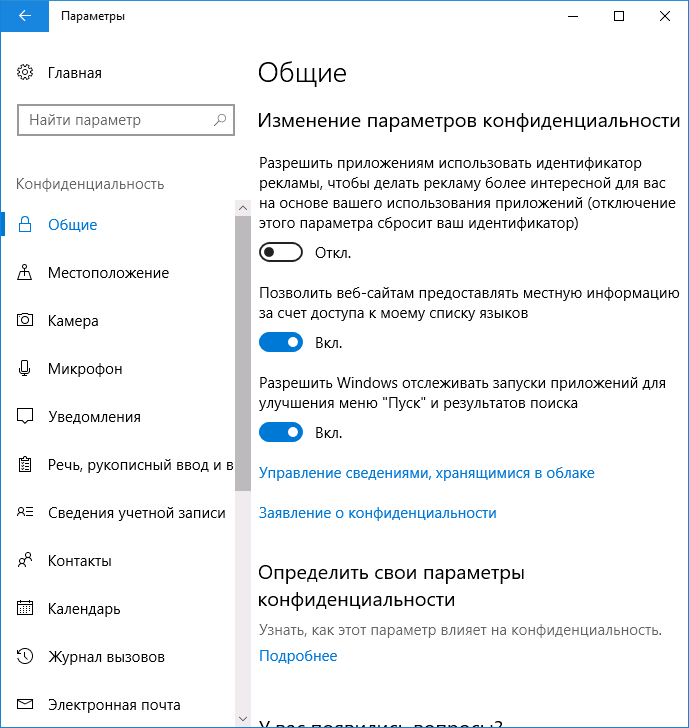

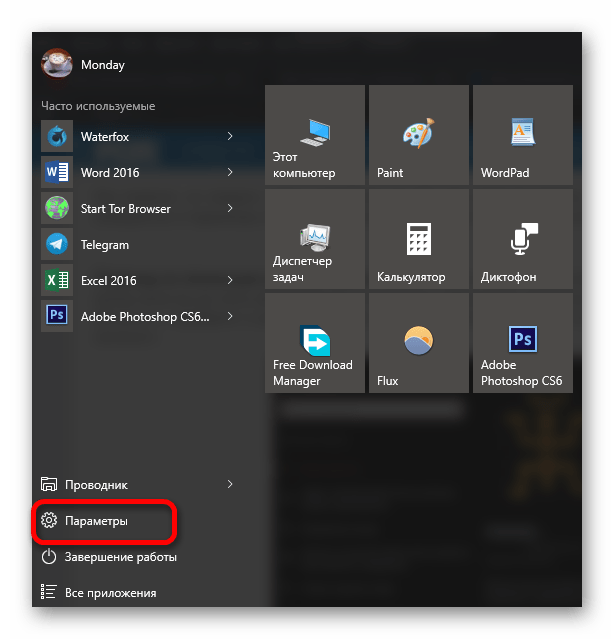

После того, как мы увидели рабочий стол нашего компьютера, надо изменить политику конфиденциальности. Проходим дальше: Пуск – Параметры – Конфиденциальность. Здесь в разделе: «Общие» запрещаем все манипуляции.

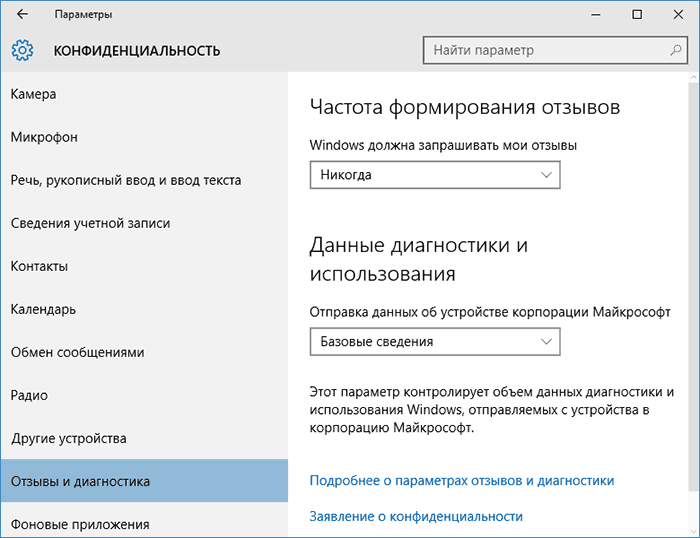

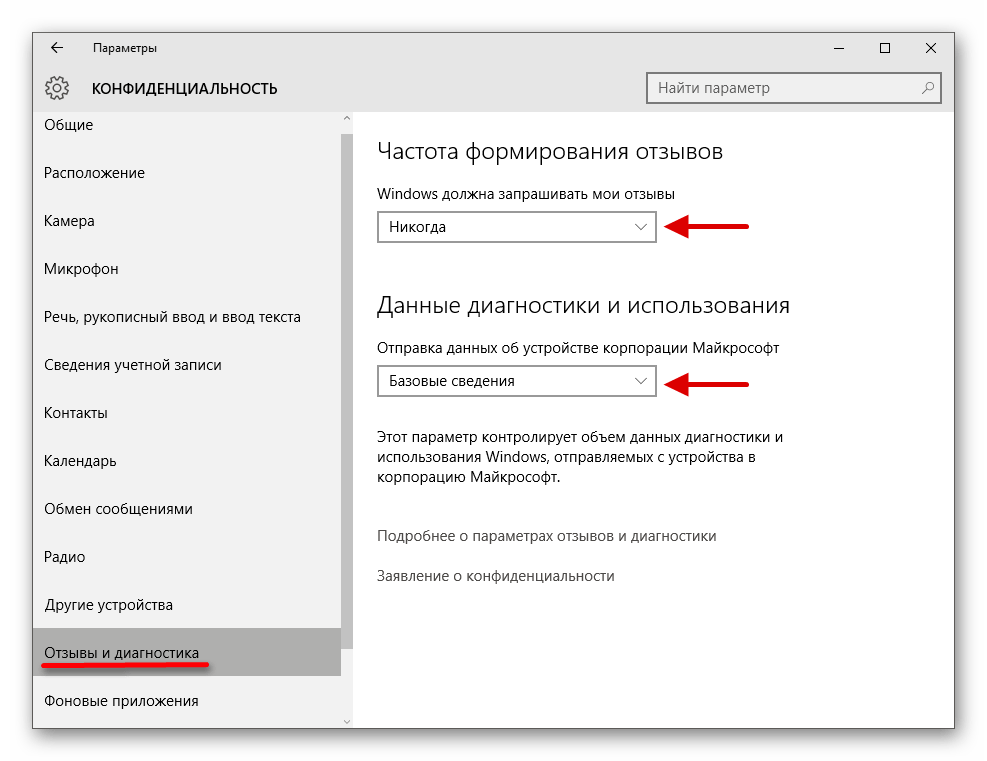

Ниже слева заходим в «диагностики и отзывы» Выбираем Базовый. Отключить весь сбор информации, к сожалению, нельзя, так как большинство вещей являются обычной диагностикой самого устройства.

Пролистав ниже, убираем все галочки. Раз мы не можем отключить диагностику полностью, можем запретить отправлять эти данные самой Майкрософт. В самому низу есть пункт «Частота формирования отзывов», там в выпадающем окне выбираем «Никогда».

Дальше мы отключим обновления. Так как обновления выходят часто, то наши манипуляции будут терять актуальность, в связи с тем, что параметры будут принудительно включаться. Переходим к:

Пуск – Параметры – Обновление и безопасность Windows – Дополнительные параметры. Там убрать галочки с первых 4 пунктов, дальше можно оставить как есть.

Дальше переименуем ПК. Для этого рядом с кнопкой «Пуск» есть значок лупы (поиск).

Нажимаем и вписываем в поле запроса «О компьютере». Заходим в раздел «о компьютере», который находится в строке «Лучшее соответствие».

Пролистав, чуть ниже увидим кнопку «Переименовать этот ПК». Пишем на латыни удобное для нас имя. Это необходимо сделать, так как Windows автоматически раздает имена ПК, и, если ваш компьютер окажется в публичной сети, его будет сложнее идентифицировать.

Это оказалось просто? Тогда давайте повысим сложность.

Изменяем настройки рекламы

Правой кнопкой мыши по меню Пуск – Windows PowerShell Администратор.

начинаем вводить скрипт:

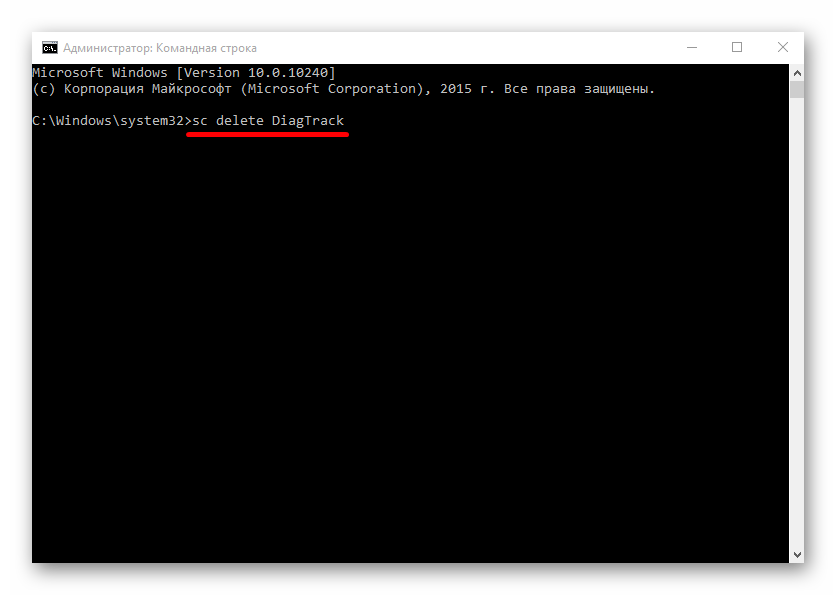

sc delete DiagTrack

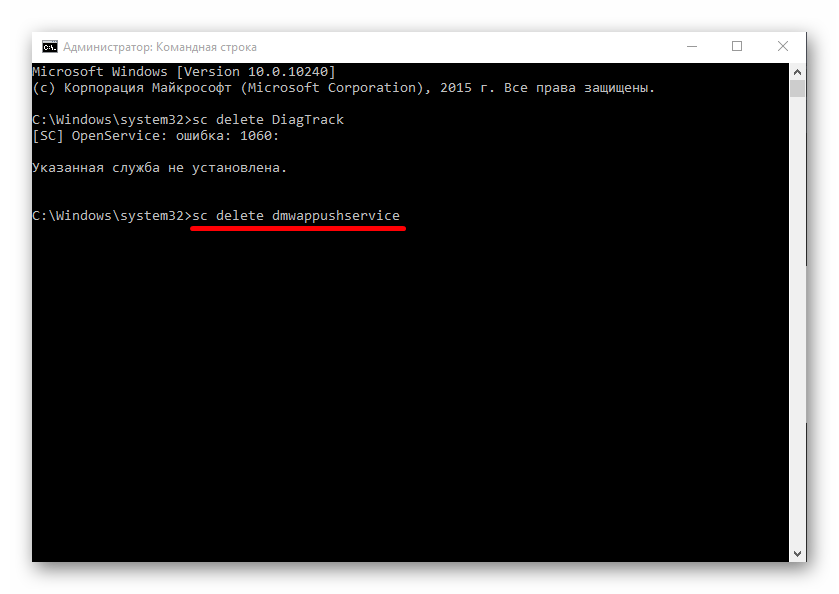

sc delete dmwappushservice

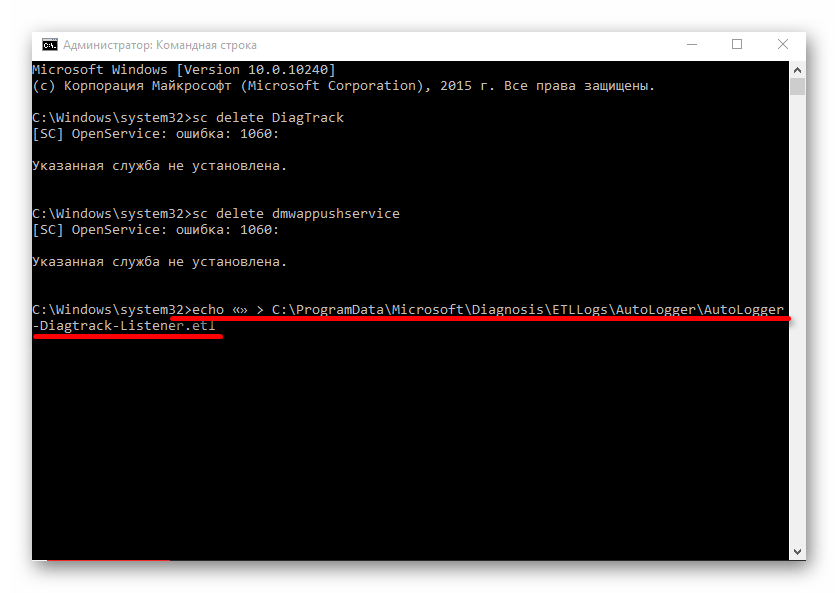

C:\ProgramData\Microsoft\Diagnosis\ETLLogs\AutoLogger\AutoLogger-Diagtrack-Listener.etl

notepad C:\Windows\System32\drivers\etc\hosts

Каждый скрипт подтверждаем нажатием «Enter», после чего наш PowerShell должен выглядеть как на приведённом скриншоте ниже.

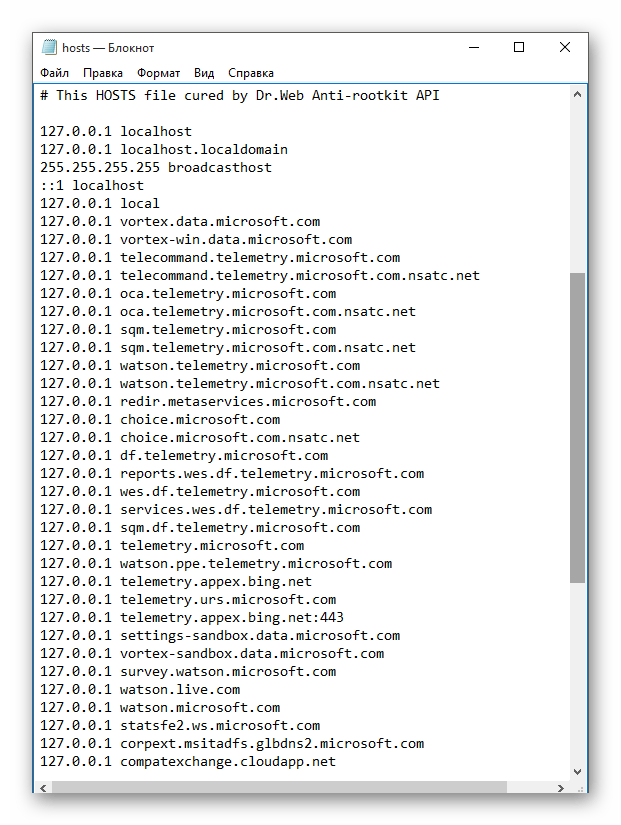

После ввода скрипта. Появится окно нашего блокнота.

В конце текстовика вписываем следующее:

127.0.0.1 localhost

127.0.0.1 localhost.localdomain

255.255.255.255 broadcasthost

Будет все выглядеть, как на картинке ниже. Сохраняем этот файл. Этим мы отключаем работу с внешними ресурсами и отключением рекламы во многих встроенных или выпущенных программах самой Microsoft.

Встроенная защита и телеметрия

Теперь будем изменять локальные групповые политики, чтобы отключить OneDrive, встроенный антивирус и часть телеметрии.

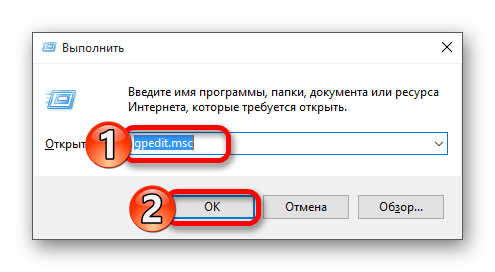

Нажимаем сочетание клавиш: Win+R, открывается окно «Выполнить»:

в нем непосредственно уже пишем в строке «открыть» следующий запрос:

gpedit.msc

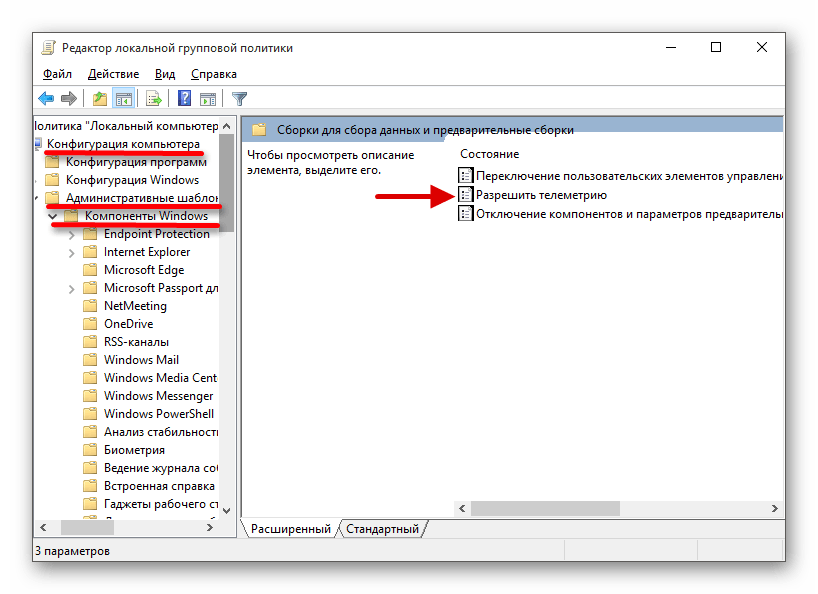

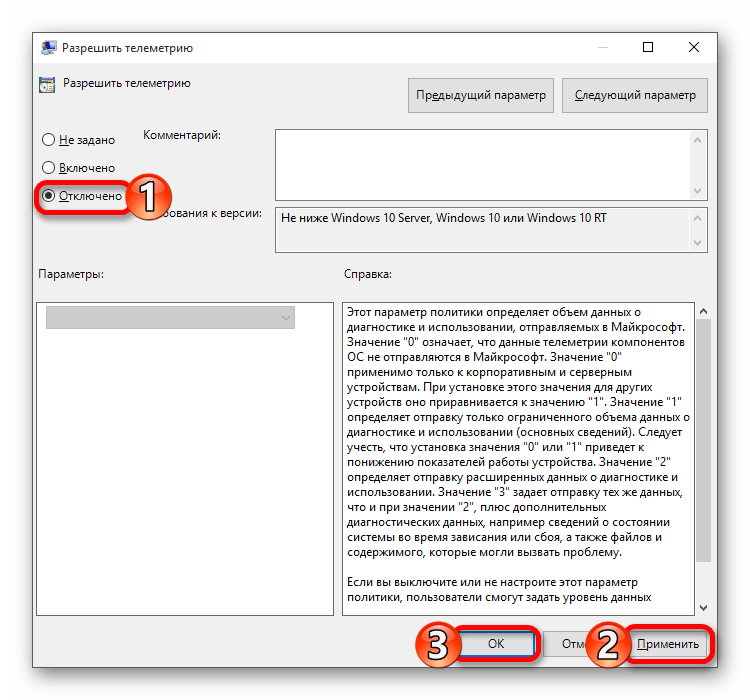

У нас откроется Конфигурация компьютера. В этом разделе выбираем Административные шаблоны, практически в самом низу выбираем «Компоненты Windows», далее папку «Сборки для сбора данных и предварительные сборки» и отключаем телеметрию.

В меню Компоненты сборки выбираем OneDrive и отключаем его.

В меню Компоненты сборки выбираем OneDrive и отключаем его.

Следом тут же отключаем Защитника Windows. Советую воспользоваться посторонним антивирусом, а не в первоначальный встроенный.

Следом тут же отключаем Защитника Windows. Советую воспользоваться посторонним антивирусом, а не в первоначальный встроенный.

Дальше находим в компонентах Windows – Антивирус программа. Выключаем параметр, выделенный на приведённом скриншоте ниже.

Один из последних моментов – в реестре нужно отключить телеметрию полностью, чтобы ваш ПК меньше собирал технической информации. Нажимаем уже привычные нам Win+R. Пишем regedit. Откроется окно, где нам нужно будет перейти:

нажимая каждый раз на значок стрелочки, и под конец кликаем уже на саму папку «DataCollection»:

Где меняем значение 1 на 0. После нажимаем ОК.

Самое последнее, что мы сделаем, так это проверим нет ли нашего голоса, записанного нашим же ПК. Для этого проследуем по пути:

C:\Windows\Temp

Там можно обнаружить записанный голос в формате WAV. Если есть – можете смело удалять. Как показала практика, слежкой занималась не сама Windows, а фильтры, установленные в микрофон. Самый действующий вариант – отключение микрофона через панель задач.

Вывод

Итак, мы научились контролировать свои действия, как в интернете, так и за его пределами. Необходимо понимание того, что компании действуют в целях больше рекламных, нежели наблюдательных.

Для лучшего эффекта, советуем также не использовать встроенные программы наподобие GrooveMusic, просмотр фотографий, а использовать посторонний софт.

Если вы сильно обеспокоены безопасностью своих конфиденциальных данных и хотите обеспечить их максимальную сохранность от доступа Microsoft, в этой инструкции несколько способов отключить слежку Windows 10, подробное описание настроек, позволяющих максимально эти данные обезопасить и запретить Windows 10 шпионить за вами. См. также: Использование программы WPD app для отключения телеметрии (слежки) Windows 10.

Настроить параметры передачи и хранения личных данных в Windows 10 можно уже в установленной системе, а также на этапе ее установки. Ниже будут рассмотрены сначала настройки в программе установки, а затем в уже работающей на компьютере системе. Дополнительно, имеется возможность отключения слежения с помощью бесплатных программ, самые популярные из которых представлены в конце статьи. Внимание: одно из побочных действий отключения шпионства Windows 10 — появление в настройках надписи Некоторыми параметрами управляет ваша организация.

Настройка безопасности личных данных при установке Windows 10

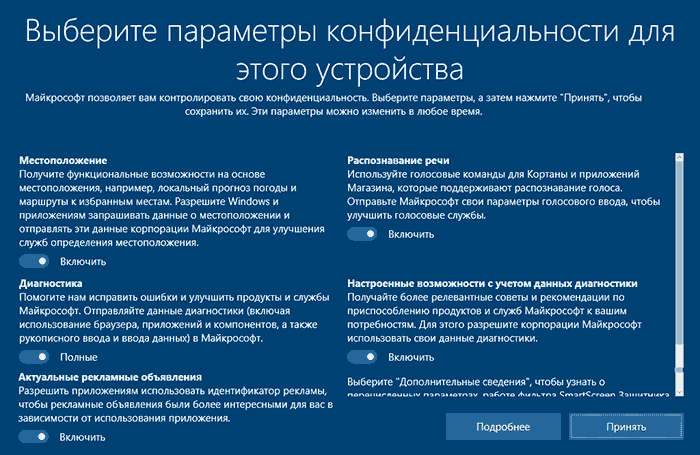

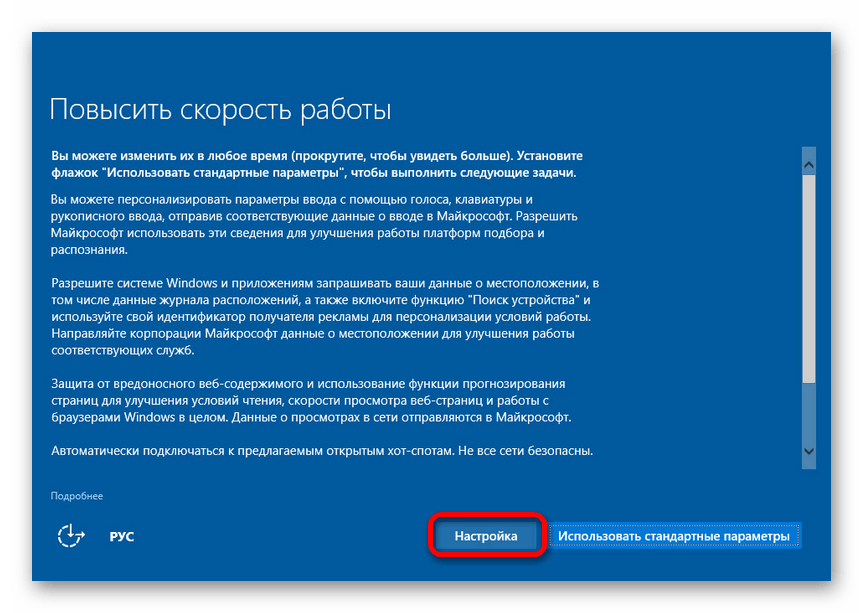

Один из этапов установки Windows 10 — настройка некоторых параметров конфиденциальности и использования данных.

Начиная с версии 1703 Creators Update, параметры эти выглядят как на скриншоте ниже. Для отключения вам доступны следующие опции: определение местоположения, отправка диагностических данных, подбор персоанлизированной рекламы, распознавание речи, сбор данных диагностики. При желании, вы можете отключить любые из этих настроек.

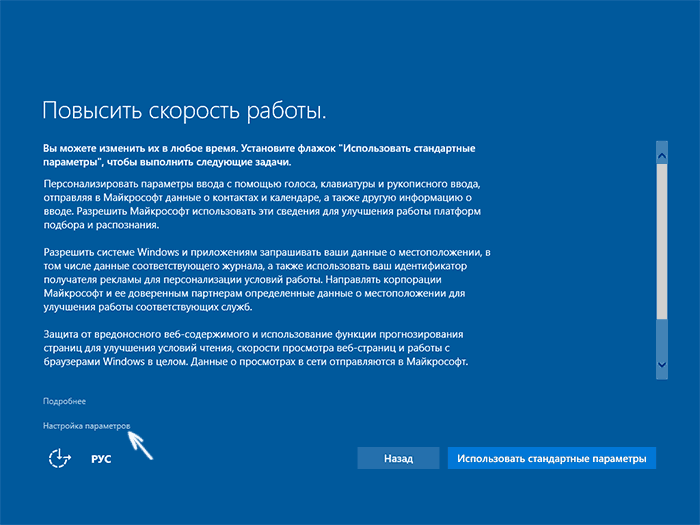

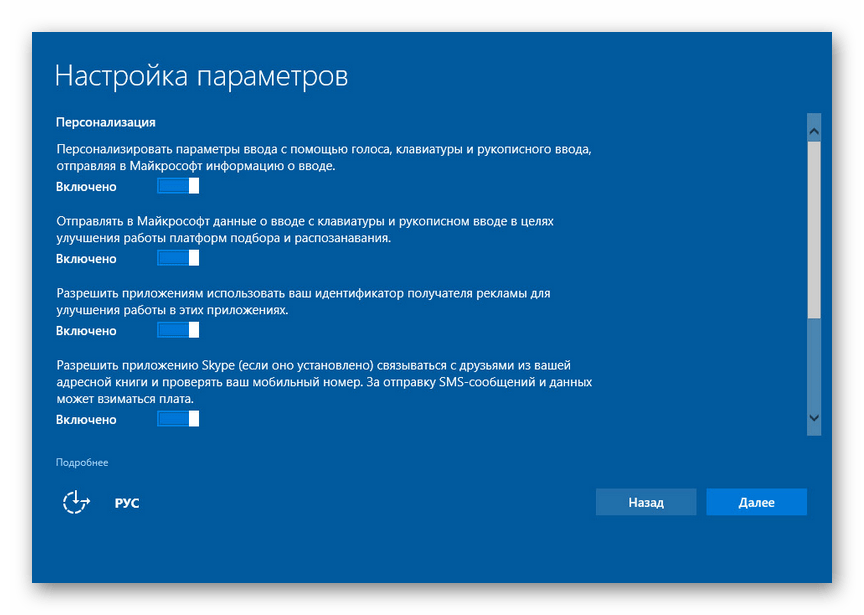

Во время установки Windows 10 версий до Creators Update, после копирования файлов, первой перезагрузки и ввода или пропуска ввода ключа продукта (а также, возможно, подключения к Интернету), вы увидите экран «Повысить скорость работы». Если нажать «Использовать стандартные параметры», то отправка многих личных данных будет включена, если же внизу слева нажать «Настройка параметров», то мы можем изменить некоторые параметры конфиденциальности.

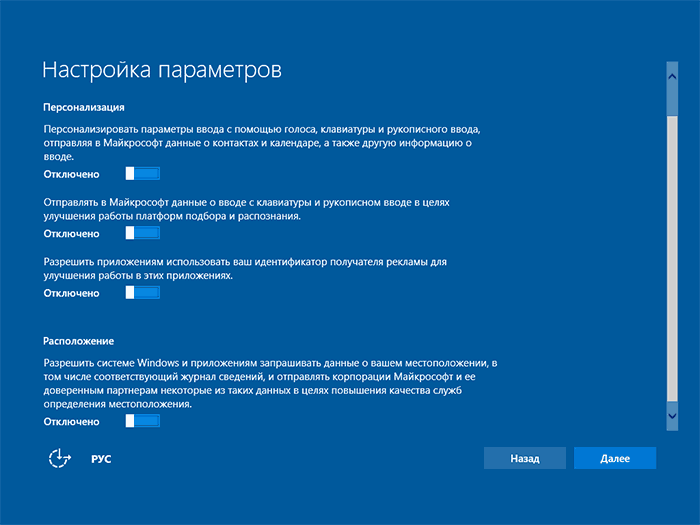

Настройка параметров занимает два экрана, на первом из которых имеется возможность отключить персонализацию, отправку данных о вводе с клавиатуры и голосовом вводе в Майкрософт, а также слежение за местоположением. Если вам требуется целиком отключить «шпионские» функции Windows 10, на этом экране можно отключить все пункты.

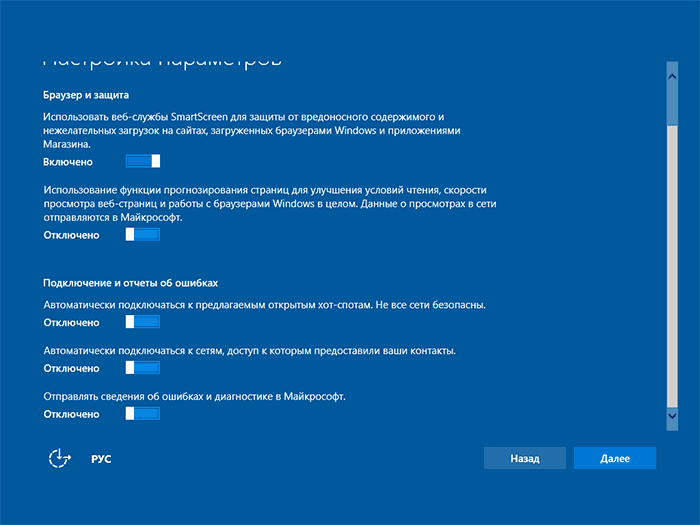

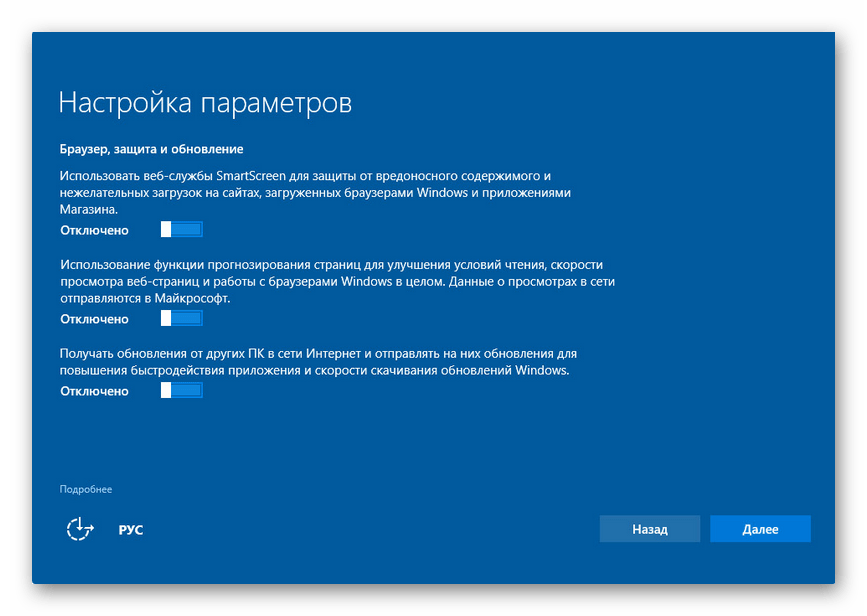

На втором экране в целях исключения отправки каких-либо личных данных, рекомендую отключить все функции (прогнозирование загрузки страниц, автоматическое подключение к сетям, отправка сведений об ошибках в Microsoft), кроме «SmartScreen».

Это всё, имеющее отношение к конфиденциальности, что можно настроить при установке Windows 10. Дополнительно, вы можете не подключать учетную запись Microsoft (так как многие ее параметры синхронизируются с их сервером), а использовать локальный аккаунт.

Отключение слежки Windows 10 после установки

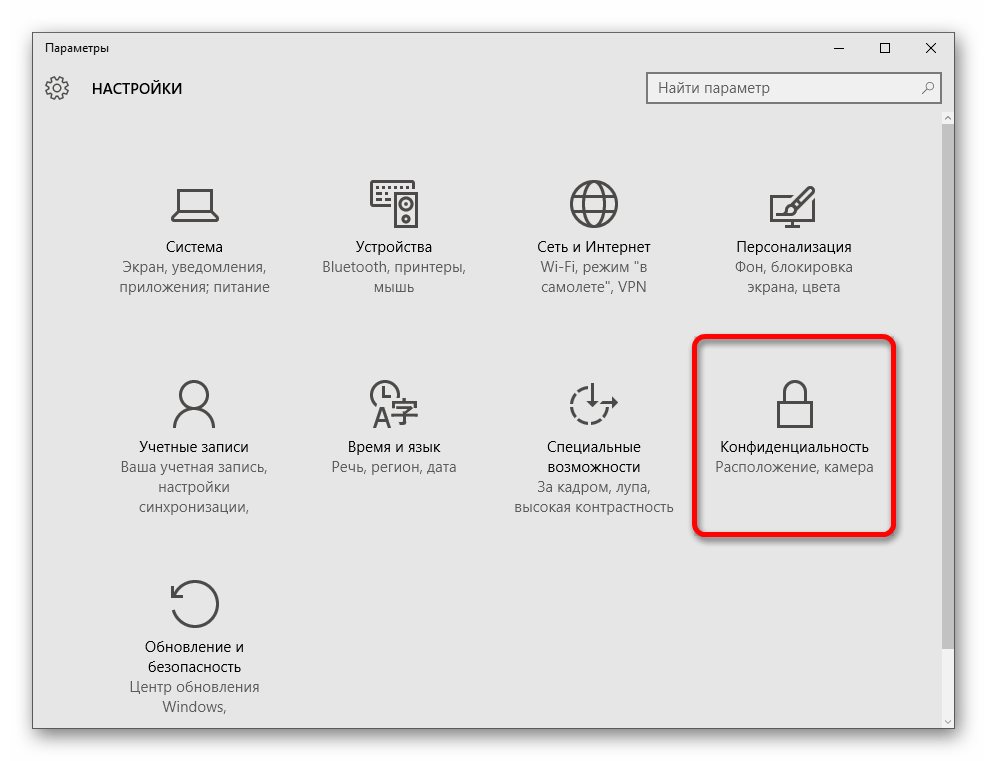

В настройках Windows 10 имеется целый раздел «Конфиденциальность» для настройки соответствующих параметров и отключения некоторых функций, имеющих отношение к «слежке». Нажмите на клавиатуре клавиши Win+I (либо кликните по значку уведомлений, а затем — «Все параметры»), после чего выберите нужный пункт.

В параметрах конфиденциальности есть целый набор пунктов, каждый из которых рассмотрим по порядку.

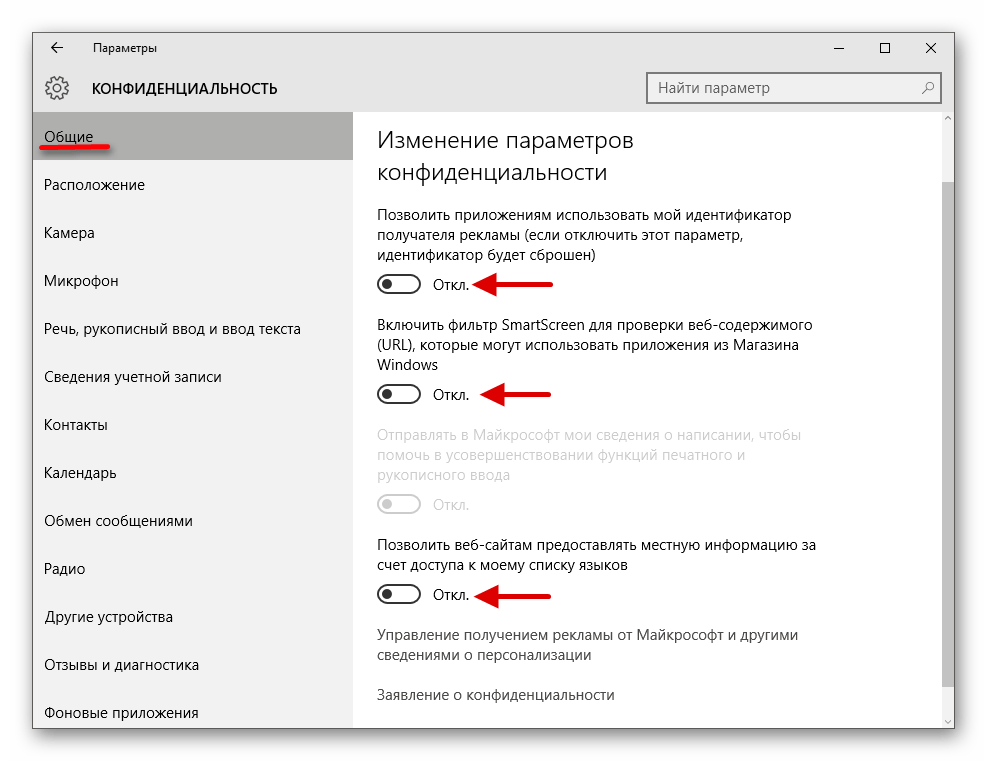

Общие

На вкладке «Общие» здоровым параноикам рекомендую отключить все опции, кроме 2-й:

- Позволить приложениям использовать мой идентификатор получателя рекламы — выключить.

- Включить фильтр SmartScreen — включить (пункт отсутствует в Creators Update).

- Отправлять в Майкрософт мои сведения о написании — выключить (пункт осутствует в Creators Update).

- Позволить веб-сайтам предоставлять местную информацию за счет доступа к моему списку языков — выключить.

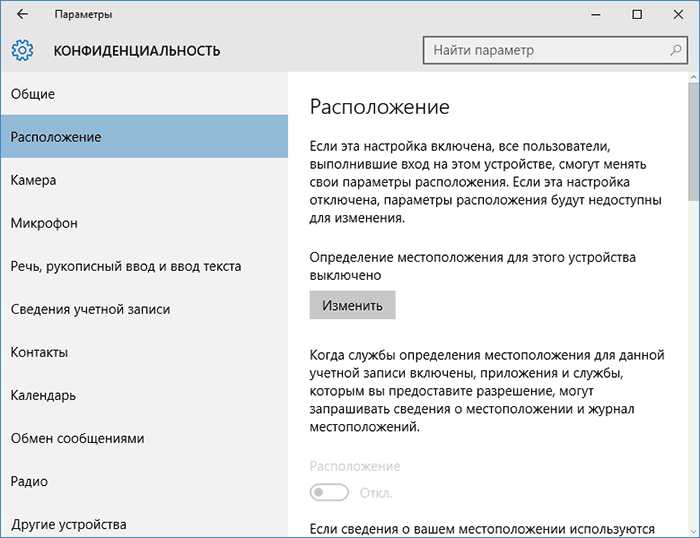

Расположение

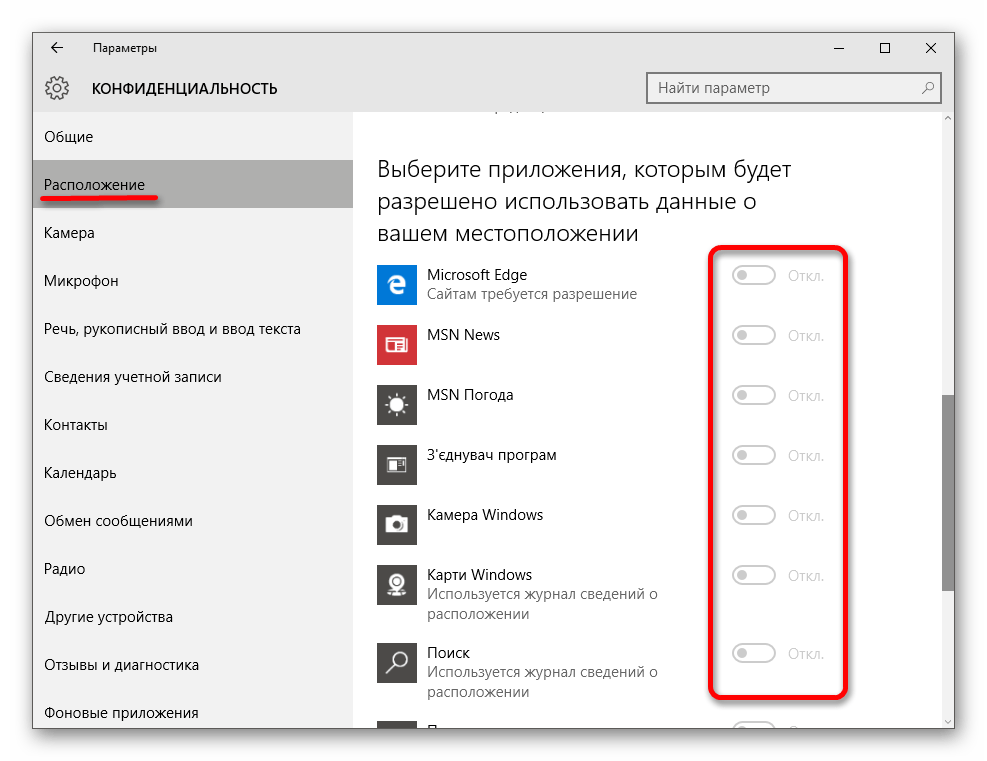

В разделе «Расположение» вы можете отключить определение местоположения для вашего компьютера в целом (отключается и для всех приложений), а также для каждого приложения из тех, что могут использовать такие данные, по-отдельности (ниже в этом же разделе).

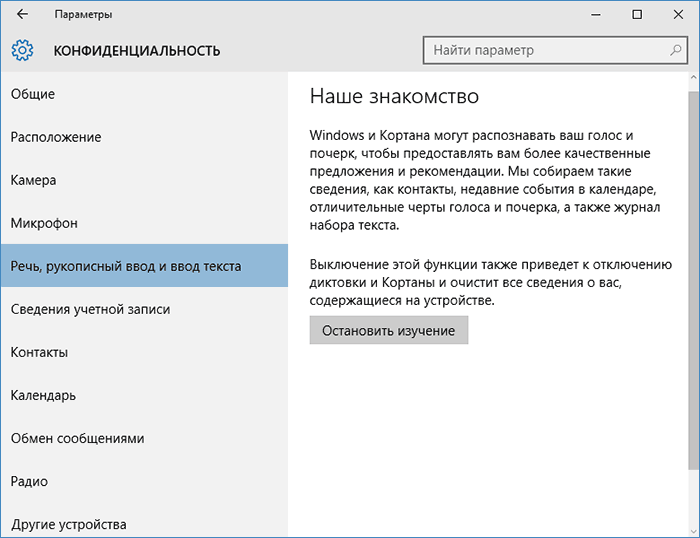

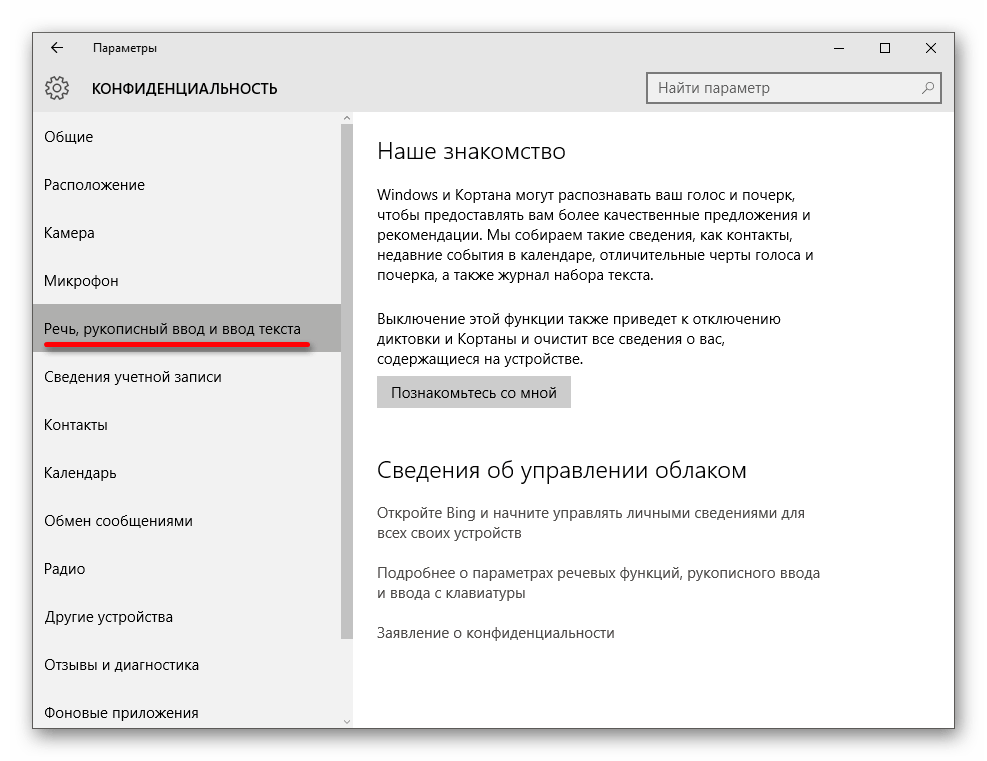

Речь, рукописный ввод и ввод текста

В этом разделе вы можете отключить слежение за набираемыми вами символами, речевым и рукописным вводом. Если в разделе «Наше знакомство» вы видите кнопку «Познакомьтесь со мной», это означает, что данные функции уже отключены.

Если же вы видите кнопку «Остановить изучение», то нажмите ее для того, чтобы отключить хранение этой личной информации.

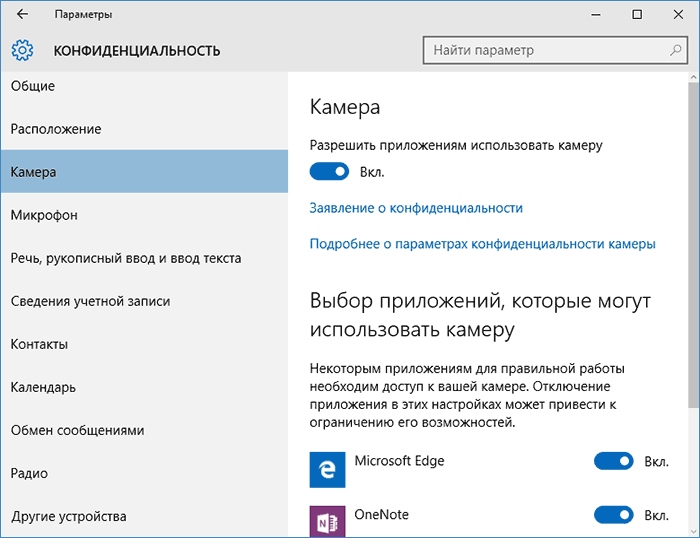

Камера, микрофон, сведения учетной записи, контакты, календарь, радио, обмен сообщениями и другие устройства

Все эти разделы позволяют переключить в положение «Выключено» использование приложениями соответствующего оборудования и данных вашей системы (самый безопасный вариант). Также в них можно разрешить их использование для отдельных приложений и запретить для других.

Отзывы и диагностика

Ставим «Никогда» в пункте «Windows должна запрашивать мои отзывы» и «Базовые сведения» («Основной» объем данных в версии Creators Update) в пункте об отправке данных корпорации Майкрософт, если у вас нет желания делиться информацией с нею.

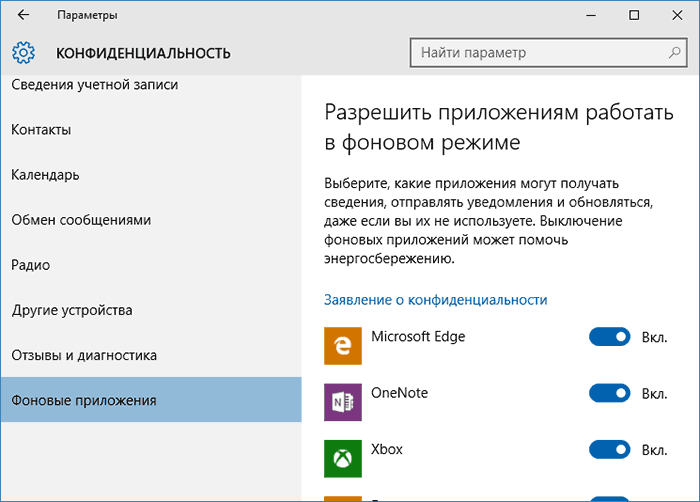

Фоновые приложения

Многие приложения Windows 10 продолжают выполняться даже когда вы ими не пользуетесь и даже если их нет в меню «Пуск». В разделе «Фоновые приложения» вы можете отключить их, что позволит не только предотвратить отправку каких-либо данных, но и сэкономить заряд батареи ноутбука или планшета. Также можете посмотреть статью о том, как удалить встроенные приложения Windows 10.

Дополнительные параметры которые может иметь смысл отключить в параметрах конфиденциальности (для версии Windows 10 Creators Update):

- Использование приложениями данных вашего аккаунта (в разделе Сведения учетной записи).

- Разрешение приложениям доступа к контактам.

- Разрешение приложениям доступа к электронной почте.

- Разрешение приложениям использовать диагностические данные (в разделе Диагностика приложения).

- Разрешение приложениям доступа к устройствам.

Дополнительный способ дать Майкрософт меньше информации о себе — использовать локальную учетную запись, а не учетную запись Майкрософт.

Дополнительные настройки конфиденциальности и безопасности

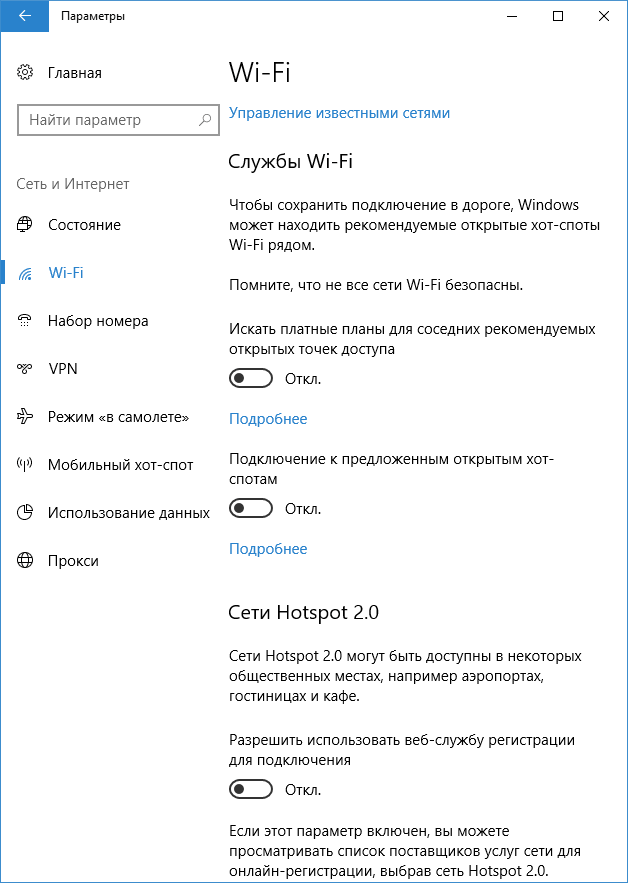

Для большей безопасности, следует также выполнить еще несколько действий. Вернитесь в окно «Все параметры» и перейдите в раздел «Сеть и Интернет» и откройте раздел Wi-Fi.

Отключите пункты «Искать платные планы для соседних рекомендуемых открытых точек доступа» и «Подключаться к предложенных открытым хот-спотам» и Сети Hotspot 2.0.

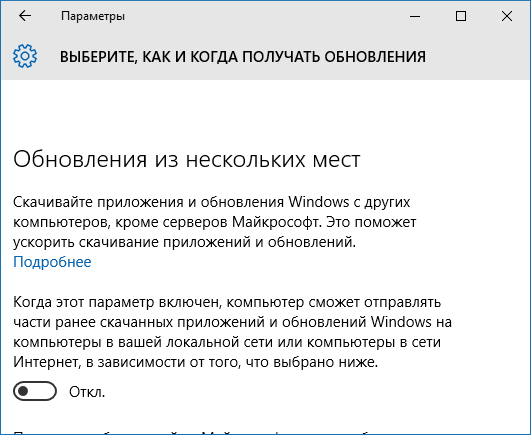

Вновь вернитесь в окно настроек, после чего перейдите в «Обновление и безопасность», после чего в разделе «Центр обновления Windows» нажмите «Дополнительные параметры», а затем кликните «Выберите, как и когда получать обновления» (ссылка внизу страницы).

Отключите получение обновлений из нескольких мест. Это также отключит получение обновлений с вашего компьютера другими компьютерами в сети.

И, в качестве последнего пункта: вы можете отключить (или поставить запуск вручную) службу Windows «Служба диагностического отслеживания», так как она также занимается отправкой данных в Майкрософт в фоновом режиме, при этом ее отключение не должно влиять на работоспособность системы.

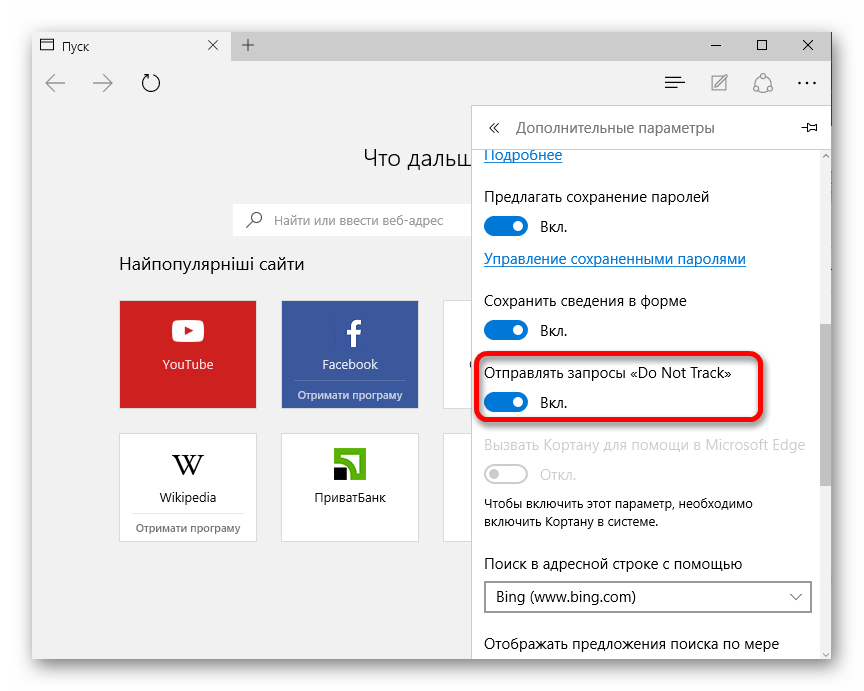

Дополнительно, если вы пользуетесь браузером Microsoft Edge, загляните в дополнительные настройки и отключите функции прогнозирования и сохранения данных там. См. Браузер Microsoft Edge в Windows 10.

Программы для отключения слежки Windows 10

С момента выхода Windows 10 появилось множество бесплатных утилит для отключения шпионских функций Windows 10, самые популярные из которых представлены далее.

Важно: настоятельно рекомендую создавать точку восстановления системы перед использованием этих программ.

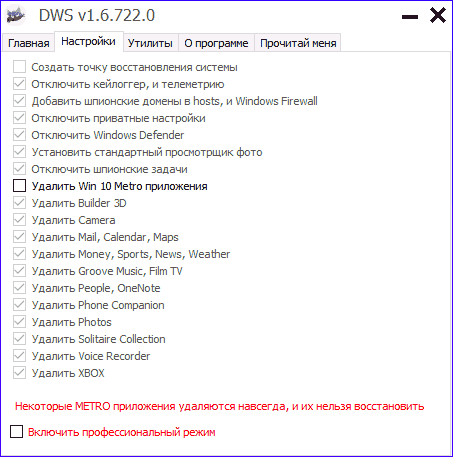

DWS (Destroy Windows 10 Spying)

DWS — самая популярная программа для отключения слежки Windows 10. Утилита на русском языке, постоянно обновляется, а также предлагает дополнительные опции (отключение обновлений Windows 10, отключение защитника Windows 10, удаление встроенных приложений).

Об этой программе есть отдельная обзорная статья на сайте — Использование Destroy Windows 10 Spying и где скачать DWS

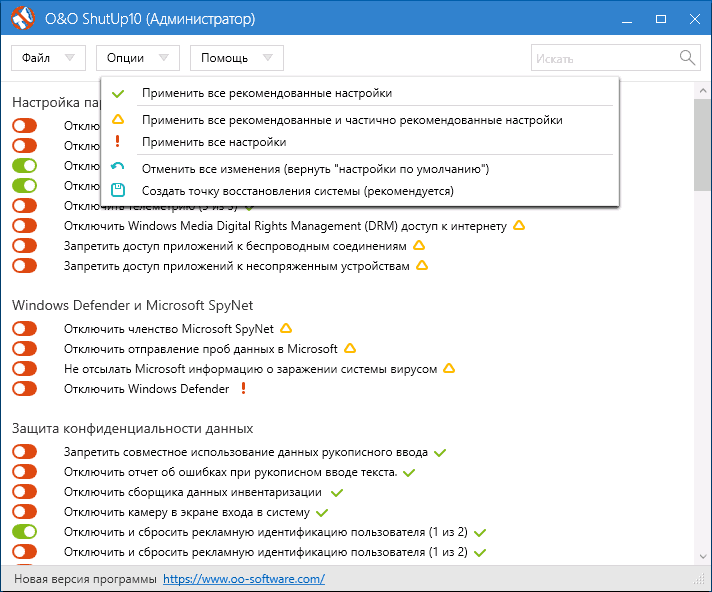

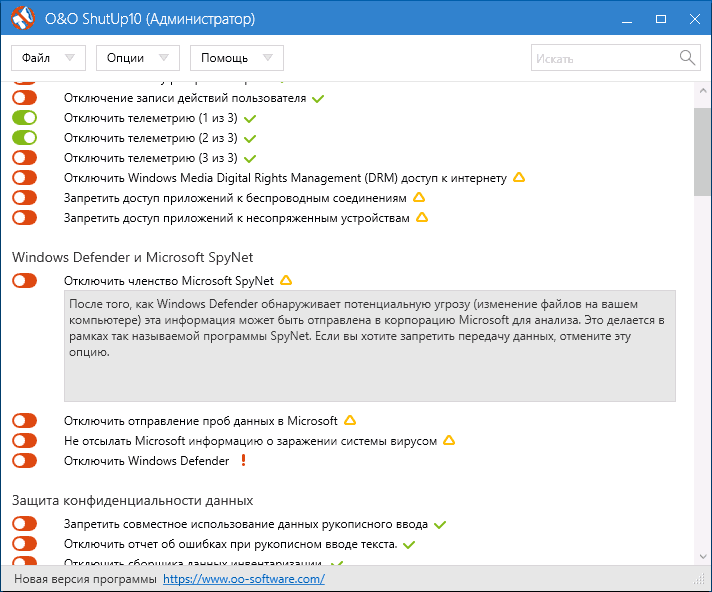

O&O ShutUp10

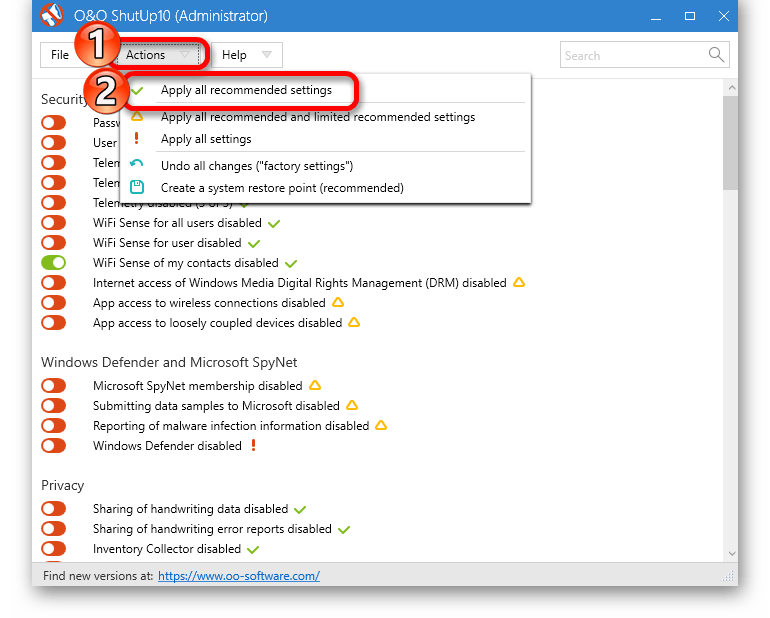

Бесплатная программа для отключения слежки Windows 10 O&O ShutUp10, наверное, одна из самых простых для начинающего пользователя, на русском языке и предлагает набор рекомендованных настроек для безопасного отключения всех функций слежения в 10-ке.

Одно из полезных отличий данной утилиты от других — подробные пояснения по каждой отключаемой опции (вызывается нажатием по названию включаемого или отключаемого параметра).

Скачать O&O ShutUp10 можно с официального сайта программы https://www.oo-software.com/en/shutup10

Ashampoo AntiSpy for Windows 10

В первоначальной версии этой статьи я писал о том, что появилось много бесплатных программ для отключения шпионских возможностей Windows 10 и не рекомендовал их использовать (малоизвестные разработчики, быстрый выход программ, а следовательно, их возможная недоработанность). Теперь же одна из довольно известных компаний Ashampoo выпустила свою утилиту AntiSpy для Windows 10, которой, как мне кажется, можно доверять, не боясь что-либо испортить.

Программа не требует установки, и сразу после запуска вы получите доступ к включению и отключению всех имеющихся функций отслеживания пользователя в Windows 10. К сожалению для нашего пользователя, программа на английском языке. Но и в данном случае вы можете ее легко использовать: просто выберите в разделе Action пункт Use recommended settings, чтобы разом применить рекомендованные настройки безопасности личных данных.

Скачать Ashampoo AntiSpy for Windows 10 можно с официального сайта www.ashampoo.com.

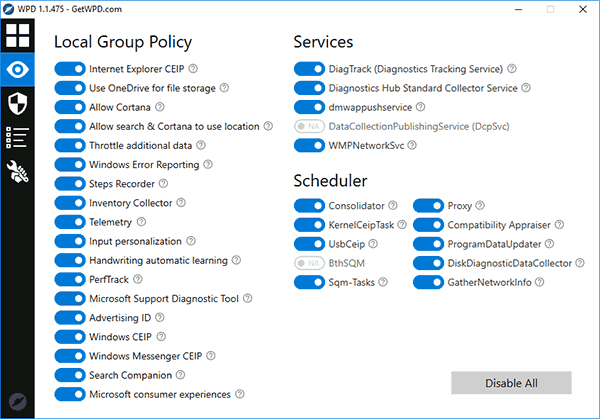

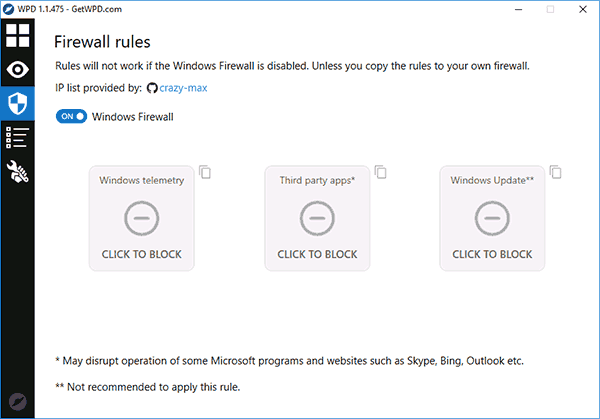

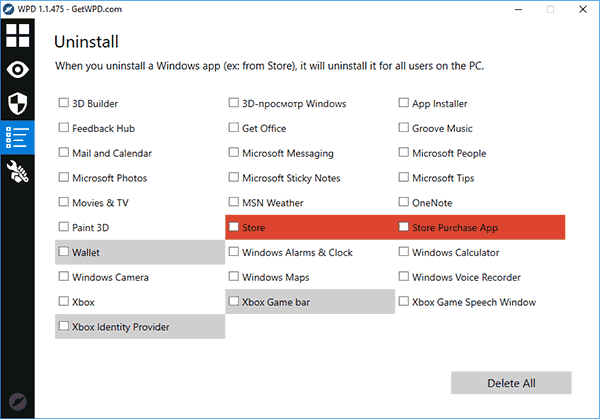

WPD

WPD — еще одна качественная бесплатная утилита для отключения слежки и некоторых других функций Windows 10. Из возможных недостатков — наличие только русского языка интерфейса. Из преимуществ — это одна из немногих утилит, поддерживающая версию Windows 10 Enterprise LTSB.

Основные функции отключения «шпионства» сосредоточены на вкладке программы с изображением «глаза». Здесь вы можете отключить политики, службы и задания в планировщике заданий, так или иначе связанные с передачей и сбором личных данных Майкрософт.

Также интересными могут оказаться и две других вкладки. Первая — Firewall Rules, позволяющая в один клик настроить правила брандмауэра Windows 10 таким образом, чтобы были заблокированы серверы телеметрии Windows 10, доступ к интернету сторонних программ или же отключить обновления.

Вторая — удобное удаление встроенных приложений Windows 10.

Скачать WPD можно с официального сайта разработчика https://getwpd.com/

Дополнительная информация

Возможные проблемы, вызываемые программами для отключения слежки Windows 10 (создавайте точки восстановления, чтобы при необходимости можно было легко откатить изменения):

- Отключение обновлений при использовании параметров по умолчанию — не самая безопасная и полезная практика.

- Добавление множества доменов Майкрософт в файл hosts и правила брандмауэра (блокировка доступа к этим доменам), последующие возможные проблемы с работой некоторых программ, которым требуется доступ к ним (например, проблемы с работой Skype).

- Потенциальные проблемы с работой магазина Windows 10 и некоторых, иногда необходимых, служб.

- При отсутствии точек восстановления — сложность вручную вернуть параметры в исходное состояние, особенно для начинающего пользователя.

И в завершение мнение автора: на мой взгляд, паранойя по поводу шпионства Windows 10 излишне раздута, и куда чаще приходится сталкиваться именно с вредом от отключения слежки, особенно начинающими пользователями с помощью бесплатных программ для этих целей. Из функций, которые действительно мешают жить могу отметить лишь «рекомендуемые приложения» в меню Пуск (Как отключить рекомендуемые приложения в меню Пуск), а из опасных — автоматическое подключение к открытым сетям Wi-Fi.

Особенно удивительным мне кажется тот факт, что никто так сильно не ругает за шпионство свой Андроид-телефон, браузер (Google Chrome, Яндекс), социальную сеть или мессенджер, которые всё видят, слышат, знают, передают куда следует и не следует и активно используют именно личные, а не обезличенные данные.

1. Отправляйтесь в раздел «Параметры» > «Конфиденциальность» и отключите все. В разделе отзывов и диагностики выставите: Никогда/Базовые сведения.

2. В разделе «Параметры» найдите «Обновление и безопасность» — отключите автоматическое обновление Windows 10.

3. Отключите Кортану и поиск в интернете.

4. Переименуйте ваш ПК. Поиск > Наберите «О компьютере» > Переименовать.

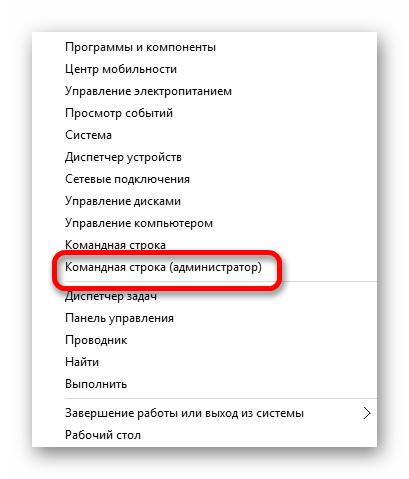

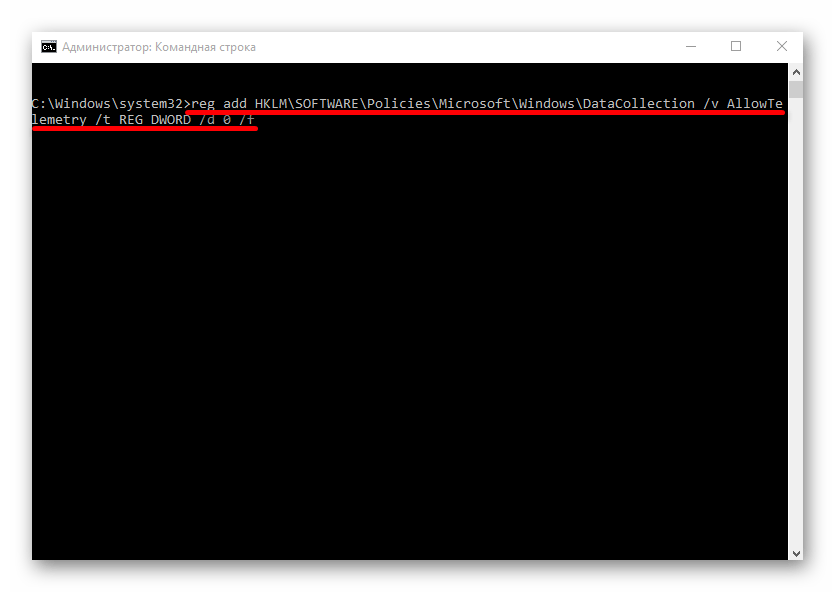

5. Самое время отключить телеметрию, но для этого нам понадобится «Командная строка» Windows 10. Нажимаем сочетание клавиш Win + X или правой кнопкой мыши по «Пуску» > «Командная строка (администратор)» — прописываем:

sc delete DiagTrack

sc delete dmwappushservice

C:\ProgramData\Microsoft\Diagnosis\ETLLogs\AutoLogger\AutoLogger-Diagtrack-Listener.etl

Примечание: после ввода каждой из команд необходимо нажимать клавишу Enter.

6. Разбираемся с «Конфигурацией компьютера», нажимаем «Выполнить» (win+R) > gpedit.msc (нужны права администратора) и:

Групповые политики: Идем по адресу Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Сборки для сбора данных и предварительные сборки > Разрешить телеметрию — Отключена.

Использование OneDrive: Конфигурация компьютера > Административные шаблоны > Компоненты Windows > OneDrive > Запретить использование OneDrive для хранения файлов — Включена

Отключаем Windows Defender: Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Windows Defender > Вырубить его — Включена.

7. В файле Hosts (путь: C:\Windows\System32\drivers\etc\hosts) необходимо прописать следующие значения:

/* Прописываем запреты в файл Hosts */

127.0.0.1 localhost

127.0.0.1 localhost.localdomain

255.255.255.255 broadcasthost

::1 localhost

127.0.0.1 local

127.0.0.1 vortex.data.microsoft.com

127.0.0.1 vortex-win.data.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com.nsatc.net

127.0.0.1 oca.telemetry.microsoft.com

127.0.0.1 oca.telemetry.microsoft.com.nsatc.net

127.0.0.1 sqm.telemetry.microsoft.com

127.0.0.1 sqm.telemetry.microsoft.com.nsatc.net

127.0.0.1 watson.telemetry.microsoft.com

127.0.0.1 watson.telemetry.microsoft.com.nsatc.net

127.0.0.1 redir.metaservices.microsoft.com

127.0.0.1 choice.microsoft.com

127.0.0.1 choice.microsoft.com.nsatc.net

127.0.0.1 df.telemetry.microsoft.com

127.0.0.1 reports.wes.df.telemetry.microsoft.com

127.0.0.1 wes.df.telemetry.microsoft.com

127.0.0.1 services.wes.df.telemetry.microsoft.com

127.0.0.1 sqm.df.telemetry.microsoft.com

127.0.0.1 telemetry.microsoft.com

127.0.0.1 watson.ppe.telemetry.microsoft.com

127.0.0.1 telemetry.appex.bing.net

127.0.0.1 telemetry.urs.microsoft.com

127.0.0.1 telemetry.appex.bing.net:443

127.0.0.1 settings-sandbox.data.microsoft.com

127.0.0.1 vortex-sandbox.data.microsoft.com

127.0.0.1 survey.watson.microsoft.com

127.0.0.1 watson.live.com

127.0.0.1 watson.microsoft.com

127.0.0.1 statsfe2.ws.microsoft.com

127.0.0.1 corpext.msitadfs.glbdns2.microsoft.com

127.0.0.1 compatexchange.cloudapp.net

127.0.0.1 cs1.wpc.v0cdn.net

127.0.0.1 a-0001.a-msedge.net

127.0.0.1 statsfe2.update.microsoft.com.akadns.net

127.0.0.1 sls.update.microsoft.com.akadns.net

127.0.0.1 fe2.update.microsoft.com.akadns.net

127.0.0.1 65.55.108.23

127.0.0.1 65.39.117.230

127.0.0.1 23.218.212.69

127.0.0.1 134.170.30.202

127.0.0.1 137.116.81.24

127.0.0.1 diagnostics.support.microsoft.com

127.0.0.1 corp.sts.microsoft.com

127.0.0.1 statsfe1.ws.microsoft.com

127.0.0.1 pre.footprintpredict.com

127.0.0.1 204.79.197.200

127.0.0.1 23.218.212.69

127.0.0.1 i1.services.social.microsoft.com

127.0.0.1 i1.services.social.microsoft.com.nsatc.net

127.0.0.1 feedback.windows.com

127.0.0.1 feedback.microsoft-hohm.com

127.0.0.1 feedback.search.microsoft.com

Примечание: по возможности не используйте браузер EDGE, Windows Media Player, Groove Music и штатное средство просмотра изображений.

Содержание

- Отключаем слежку в ОС Windows 10

- Способ 1: Отключение слежения на этапе установки

- Способ 2: Использование O&O ShutUp10

- Способ 3: Использование локальной учётной записи

- Способ 4: Настройка конфиденциальности

- Способ 5: Отключение телеметрии

- Способ 6: Отключение слежки в браузере Microsoft Edge

- Способ 7: Редактирование файла hosts

- Вопросы и ответы

Многие пользователи обеспокоены своей конфиденциальностью, особенно на фоне недавних изменений, связанных с выходом последней ОС от Microsoft. В Windows 10 разработчики решили собирать о своих пользователях куда больше информации, особенно в сравнении с предыдущими версиями операционной системы, и такое положение дел не устраивает многих юзеров.

Сами же Microsoft уверяют, что делается это для эффективной защиты компьютера, улучшения показа рекламы и производительности системы. Известно, что корпорация собирает все доступные контактные данные, месторасположение, учётные данные и многое другое.

Ничего сложного в отключении слежки в данной ОС нет. Даже если вы плохо разбираетесь в том, что и как настроить, существуют специальные программы, которые облегчают задачу.

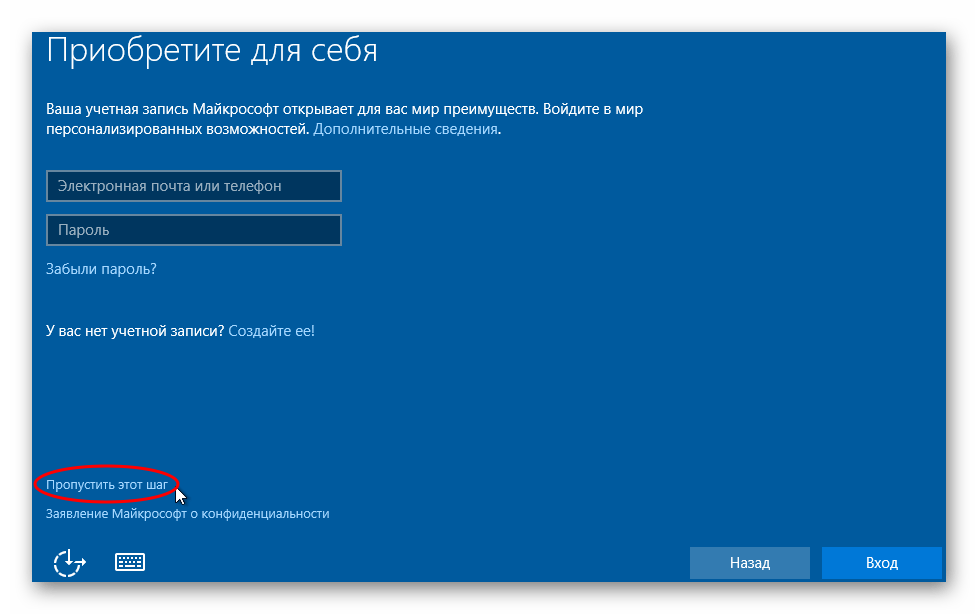

Способ 1: Отключение слежения на этапе установки

Ещё устанавливая Виндовс 10, вы можете отключить некоторые компоненты.

- После первого этапа инсталляции вам будет предложено улучшить скорость работы. Если вы хотите отправлять меньше данных, то нажмите на «Настройки». В некоторых случаях вам нужно будет найти незаметную кнопку «Настройка параметров».

- Теперь отключите все предлагаемые параметры.

- Нажмите «Далее» и отключите другие настройки.

- Если вам будет предложено войти в учётную запись Майкрософт, то стоит отказаться, нажав «Пропустить этот шаг».

Способ 2: Использование O&O ShutUp10

Есть различные программы, которые помогают отключить всё и сразу всего за несколько кликов. Например, DoNotSpy10, Disable Win Tracking, Destroy Windows 10 Spying. Далее процедура отключения слежки будет рассмотрена на примере утилиты O&O ShutUp10.

Читайте также: Программы для отключения слежки в Windows 10

- Перед использованием желательно создать точку восстановления.

- Скачайте и запустите приложение.

- Откройте меню «Actions» и выберите «Apply all recommended settings». Таким образом вы примените рекомендуемые параметры. Также вы можете применить другие настройки или сделать всё вручную.

- Согласитесь, кликнув «ОК».

Подробнее: Инструкция по созданию точки восстановления Windows 10

Способ 3: Использование локальной учётной записи

Если вы используете учётную запись Майкрософт, то желательно выйти из неё.

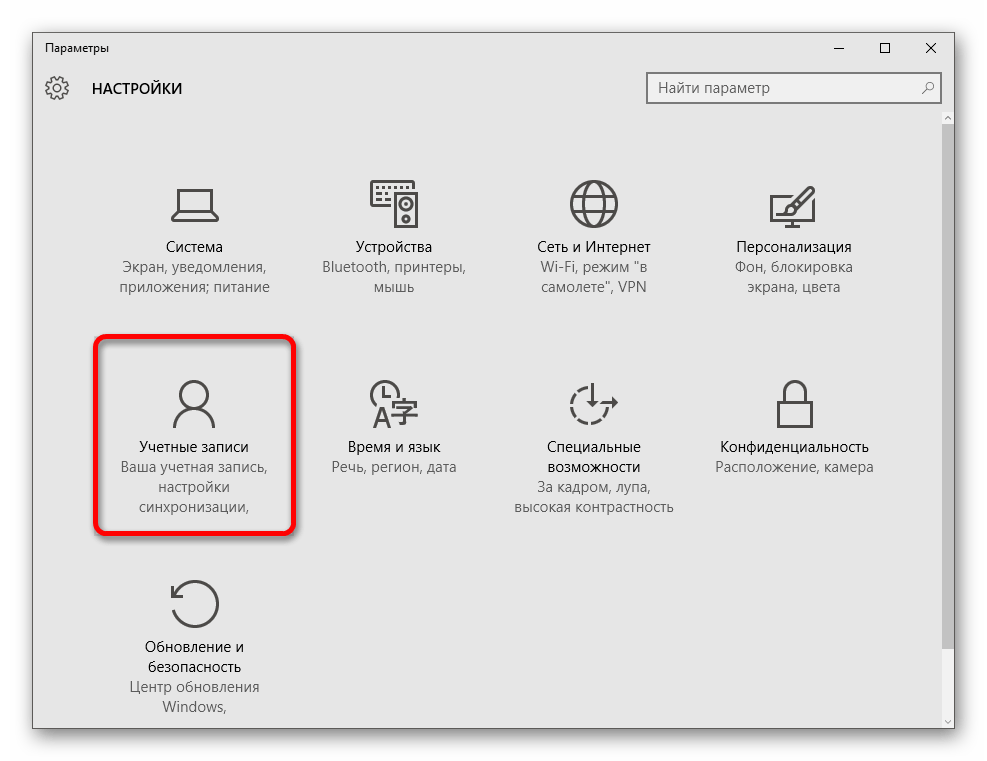

- Откройте «Пуск» — «Параметры».

- Перейдите в раздел «Учётные записи».

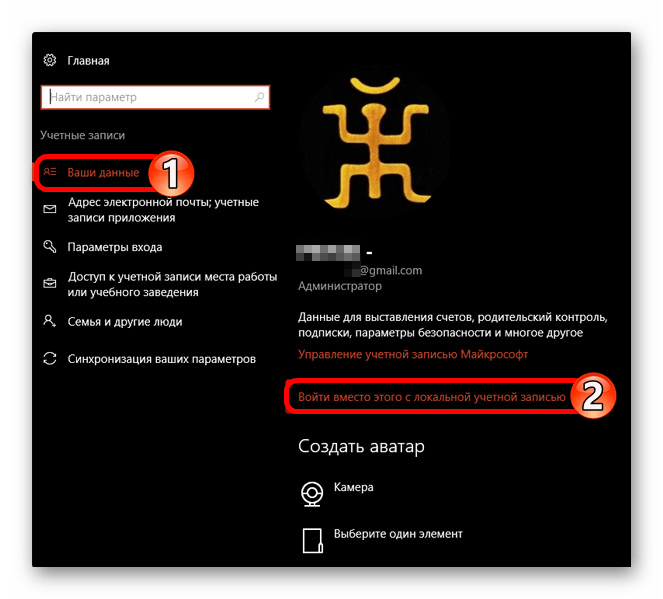

- В пункте «Ваша учётная запись» или «Ваши данные» нажмите на «Войти вместо этого…».

- В следующем окне введите пароль от аккаунта и кликните «Далее».

- Теперь настройте локальную учётную запись.

Этот шаг не повлияет на параметры системы, всё останется, как и было.

Способ 4: Настройка конфиденциальности

Если вы хотите настроить всё самостоятельно, то дальнейшая инструкция может вам пригодиться.

- Перейдите по пути «Пуск» — «Параметры» — «Конфиденциальность».

- Во вкладке «Общие» стоит отключить все параметры.

- В разделе «Расположение» также отключите определение месторасположения, и разрешение использовать его для других приложений.

- Также сделайте с «Речь, рукописный ввод…». Если у вас написано «Познакомьтесь со мной», то эта опция отключена. В другом случае нажмите на «Остановить изучение».

- В «Отзывы и диагностика» можно поставить «Никогда» в пункте «Частота формирования отзывов». А в «Данные диагностики и использования» поставьте «Базовые сведения».

- Пройдитесь по всем остальным пунктам и сделайте неактивным доступ тех программ, которые по вашему мнению не нужны.

Способ 5: Отключение телеметрии

Телеметрия даёт Майкрософт информацию об установленных программах, состоянии компьютера.

- Нажмите правой кнопкой мыши на значок «Пуск» и выберите «Командная строка (администратор)».

- Скопируйте:

sc delete DiagTrackвставьте и нажмите Enter.

- Теперь введите и выполните

sc delete dmwappushservice - И также наберите

echo «» > C:\ProgramData\Microsoft\Diagnosis\ETLLogs\AutoLogger\AutoLogger-Diagtrack-Listener.etl - И в конце

reg add HKLM\SOFTWARE\Policies\Microsoft\Windows\DataCollection /v AllowTelemetry /t REG_DWORD /d 0 /f

Также телеметрию можно отключить с помощью групповой политики, которая доступна в Виндовс 10 Professional, Enterprise, Education.

- Выполните Win+R и напишите gpedit.msc.

- Перейдите по пути «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Сборки для сбора данных и предварительные сборки».

- Кликните дважды по параметру «Разрешить телеметрию». Поставьте значение «Отключено» и примените настройки.

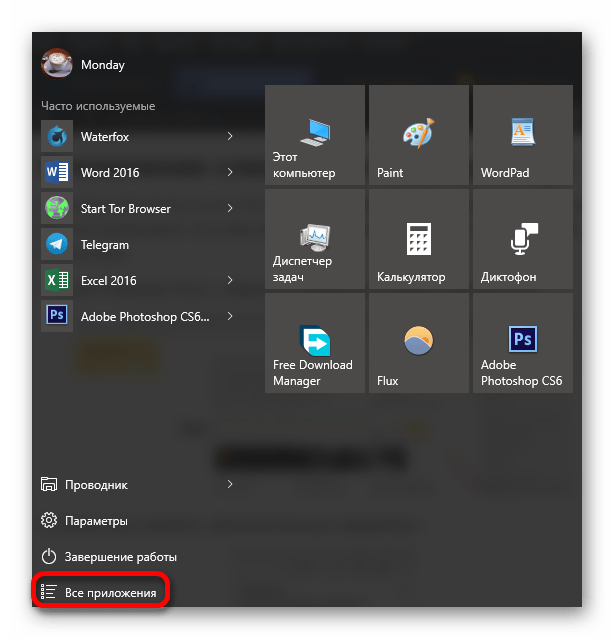

Способ 6: Отключение слежки в браузере Microsoft Edge

В данном браузере также есть инструменты определения вашего месторасположения и средства сбора информации.

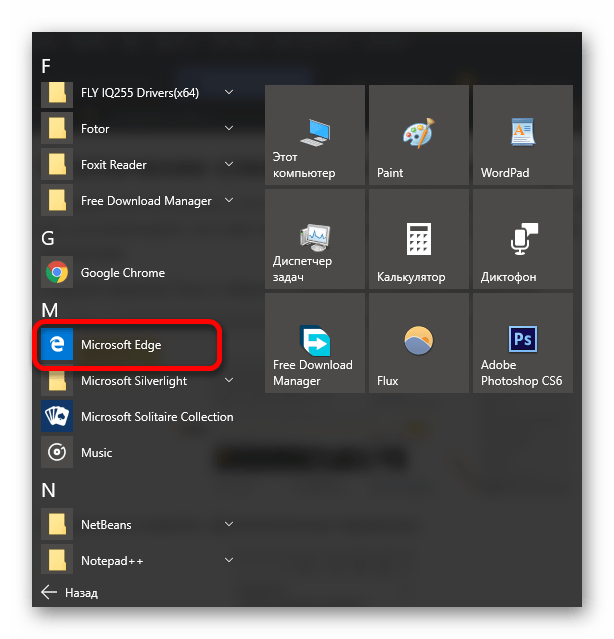

- Перейдите к «Пуск» — «Все приложения».

- Найдите Microsoft Edge.

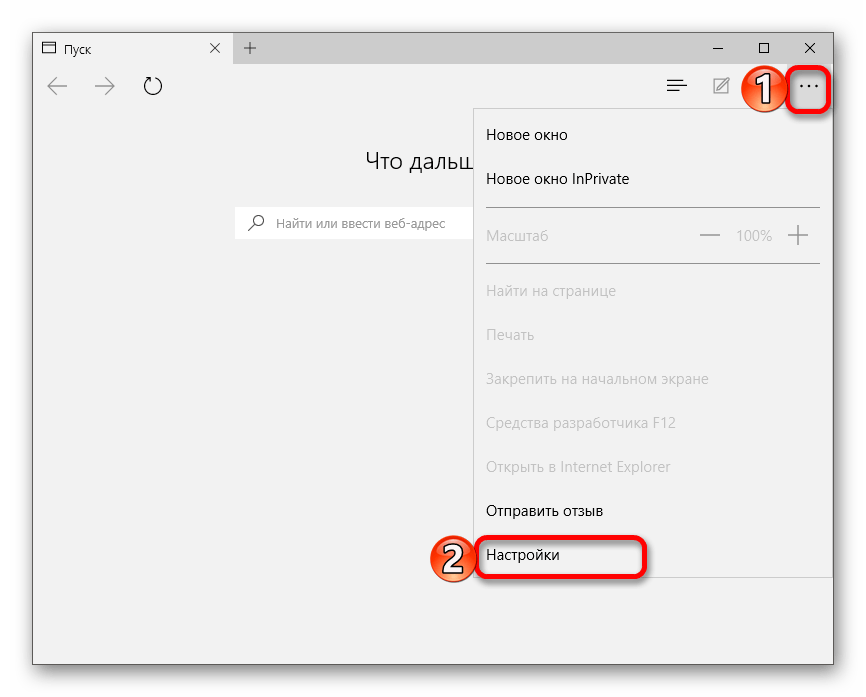

- Нажмите в правом верхнем углу три точки и выберите «Настройки».

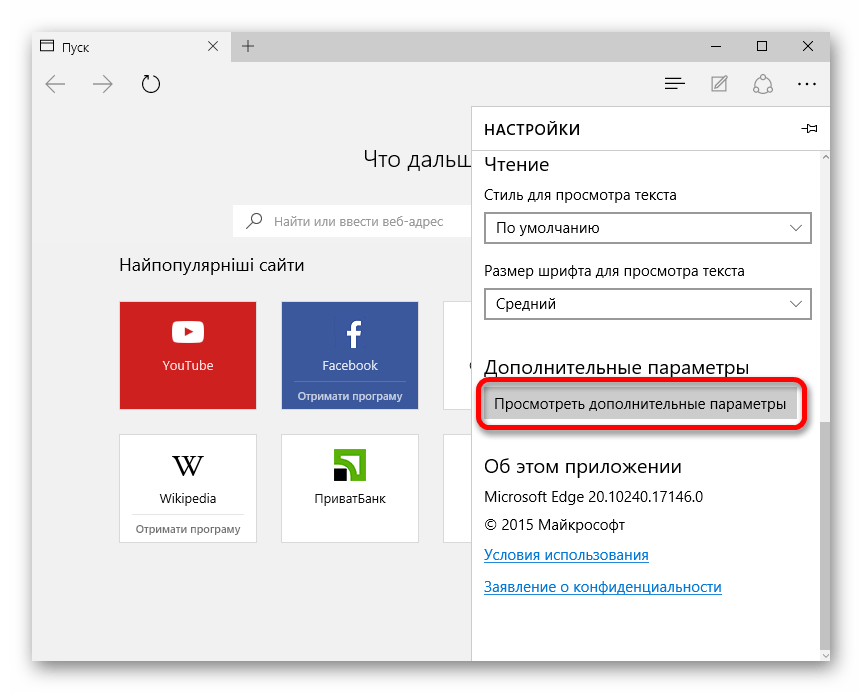

- Пролистайте вниз и кликните на «Просмотреть дополнительные параметры».

- В разделе «Конфиденциальность и службы» сделайте активным параметр «Отправлять запросы «Do Not Track».

Способ 7: Редактирование файла hosts

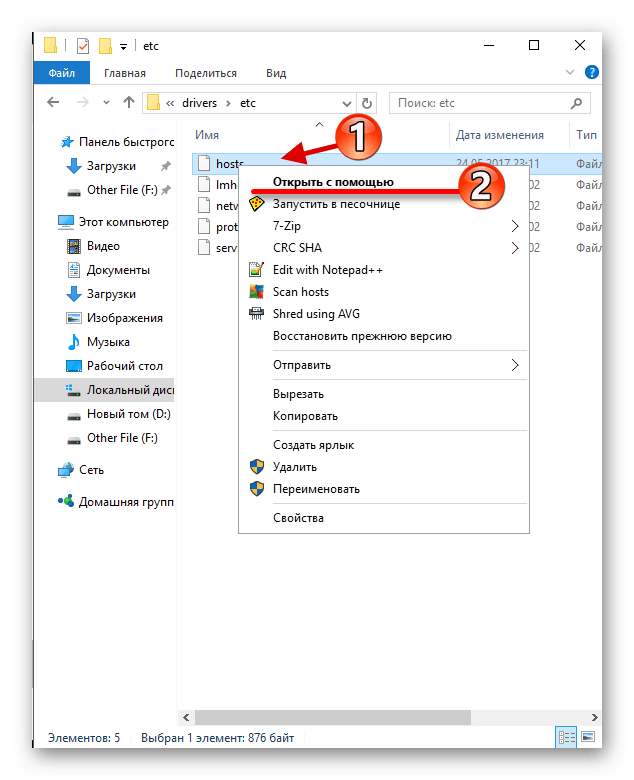

Чтобы ваши данные никак не могли попасть на сервера Microsoft, нужно отредактировать файл hosts.

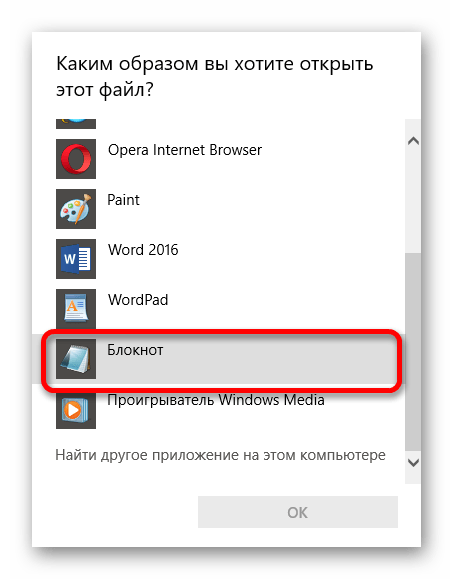

- Перейдите по пути

C:\Windows\System32\drivers\etc. - Нажмите на нужный файл правой кнопкой мыши и выберите «Открыть с помощью».

- Найдите программу «Блокнот».

- В самый низ текста копируем и вставляем следующее:

127.0.0.1 localhost

127.0.0.1 localhost.localdomain

255.255.255.255 broadcasthost

::1 localhost

127.0.0.1 local

127.0.0.1 vortex.data.microsoft.com

127.0.0.1 vortex-win.data.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com.nsatc.net

127.0.0.1 oca.telemetry.microsoft.com

127.0.0.1 oca.telemetry.microsoft.com.nsatc.net

127.0.0.1 sqm.telemetry.microsoft.com

127.0.0.1 sqm.telemetry.microsoft.com.nsatc.net

127.0.0.1 watson.telemetry.microsoft.com

127.0.0.1 watson.telemetry.microsoft.com.nsatc.net

127.0.0.1 redir.metaservices.microsoft.com

127.0.0.1 choice.microsoft.com

127.0.0.1 choice.microsoft.com.nsatc.net

127.0.0.1 df.telemetry.microsoft.com

127.0.0.1 reports.wes.df.telemetry.microsoft.com

127.0.0.1 wes.df.telemetry.microsoft.com

127.0.0.1 services.wes.df.telemetry.microsoft.com

127.0.0.1 sqm.df.telemetry.microsoft.com

127.0.0.1 telemetry.microsoft.com

127.0.0.1 watson.ppe.telemetry.microsoft.com

127.0.0.1 telemetry.appex.bing.net

127.0.0.1 telemetry.urs.microsoft.com

127.0.0.1 telemetry.appex.bing.net:443

127.0.0.1 settings-sandbox.data.microsoft.com

127.0.0.1 vortex-sandbox.data.microsoft.com

127.0.0.1 survey.watson.microsoft.com

127.0.0.1 watson.live.com

127.0.0.1 watson.microsoft.com

127.0.0.1 statsfe2.ws.microsoft.com

127.0.0.1 corpext.msitadfs.glbdns2.microsoft.com

127.0.0.1 compatexchange.cloudapp.net

127.0.0.1 cs1.wpc.v0cdn.net

127.0.0.1 a-0001.a-msedge.net

127.0.0.1 statsfe2.update.microsoft.com.akadns.net

127.0.0.1 sls.update.microsoft.com.akadns.net

127.0.0.1 fe2.update.microsoft.com.akadns.net

127.0.0.1 65.55.108.23

127.0.0.1 65.39.117.230

127.0.0.1 23.218.212.69

127.0.0.1 134.170.30.202

127.0.0.1 137.116.81.24

127.0.0.1 diagnostics.support.microsoft.com

127.0.0.1 corp.sts.microsoft.com

127.0.0.1 statsfe1.ws.microsoft.com

127.0.0.1 pre.footprintpredict.com

127.0.0.1 204.79.197.200

127.0.0.1 23.218.212.69

127.0.0.1 i1.services.social.microsoft.com

127.0.0.1 i1.services.social.microsoft.com.nsatc.net

127.0.0.1 feedback.windows.com

127.0.0.1 feedback.microsoft-hohm.com

127.0.0.1 feedback.search.microsoft.com - Сохраните изменения.

Вот такими методами вы можете избавиться от слежки Microsoft. Если вы всё равно сомневаетесь в сохранности ваших данных, то стоит перейти на Linux.

Еще статьи по данной теме:

Помогла ли Вам статья?

Время на прочтение

10 мин

Количество просмотров 346K

Микрософт с помощью пасьянса и косынки учила пользователей пользоваться мышью,

теперь с помощью windows 10 учит читать лицензионное соглашение.

После выхода windows 10 сразу появились сообщения о сборе информации о действиях пользователей и много обсуждений, что делать. Достаточно быстро пользователи составили список основных серверов, собирающих информацию и попытались их заблокировать через файл hosts. Но скептики сразу выдвинули здравое предположение, что MS мог предусмотреть этот метод и некоторые адреса прописать в коде. Тем более, что MS всегда может актуализировать адреса серверов через windows update.

В нашей компании начали появляться первые пользователи windows 10, и мы решили опробовать блокировку передачи телеметрии через встроенный windows firewall.

Итак, собран простой тестовый стенд:

Два ноутбука, на один из них ставим Windows 10 и подключим его к интернету через второй ноутбук, используя internet sharing. На втором ноутбуке, который работает как NAT роутер, поставим Wireshark и определим исходящий трафик на сервера MS с первого ноутбука.

Что получилось:

- Да, Windows 10 отправляет данные;

- Список серверов почти полностью совпал с указанным в статье habrahabr.ru/company/pt/blog/264763 и forums.untangle.com/web-filter/35894-blocking-windows-10-spying-telemetry.html

- Встроенный Windows Firewall полностью блокирует передачу данных на эти узлы.

Правила для Firewall

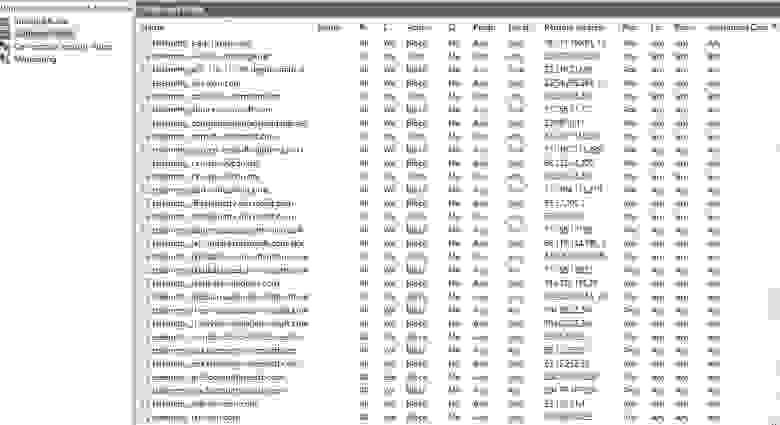

После того как мы получили список IP и убедились в эффективности их блокировки, можно, с помощью Powershell скрипта, внести их в настройки.

Для добавления правила в Firewall необходимо выполнить следующую команду (в качестве примера возьмем сервер «watson.telemetry.microsoft.com»):

netsh advfirewall firewall add rule name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

Где:

name – имя правила и по совместимости название сервера Microsoft;

dir = out – параметр указывающий, что правило соответствует только исходящему сетевому трафику;

action=block – сетевые пакеты, указанные в этом правиле, будут отбрасываются firewall;

remoteip – IP-адрес получателя области исходящего сетевого пакета;

enable=yes – указывает на то, что правило в настоящее время включено.

Аналогично этому будут прописаны и другие правила. В итоге, скрипт будет иметь примерно следующий вид:

Firewall rules

Set-NetFirewallProfile -all

netsh advfirewall firewall add rule name=«telemetry_vortex.data.microsoft.com» dir=out action=block remoteip=191.232.139.254 enable=yes

netsh advfirewall firewall add rule name=«telemetry_telecommand.telemetry.microsoft.com» dir=out action=block remoteip=65.55.252.92 enable=yes

netsh advfirewall firewall add rule name=«telemetry_sqm.telemetry.microsoft.com» dir=out action=block remoteip=65.55.252.93 enable=yes

netsh advfirewall firewall add rule name=«telemetry_watson.telemetry.microsoft.com» dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

netsh advfirewall firewall add rule name=«telemetry_redir.metaservices.microsoft.com» dir=out action=block remoteip=194.44.4.200,194.44.4.208 enable=yes

netsh advfirewall firewall add rule name=«telemetry_choice.microsoft.com» dir=out action=block remoteip=157.56.91.77 enable=yes

netsh advfirewall firewall add rule name=«telemetry_df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.7 enable=yes

netsh advfirewall firewall add rule name=«telemetry_reports.wes.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.91 enable=yes

netsh advfirewall firewall add rule name=«telemetry_wes.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.93 enable=yes

netsh advfirewall firewall add rule name=«telemetry_services.wes.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.92 enable=yes

netsh advfirewall firewall add rule name=«telemetry_sqm.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.94 enable=yes

netsh advfirewall firewall add rule name=«telemetry_telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.9 enable=yes

netsh advfirewall firewall add rule name=«telemetry_watson.ppe.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.11 enable=yes

netsh advfirewall firewall add rule name=«telemetry_telemetry.appex.bing.net» dir=out action=block remoteip=168.63.108.233 enable=yes

netsh advfirewall firewall add rule name=«telemetry_telemetry.urs.microsoft.com» dir=out action=block remoteip=157.56.74.250 enable=yes

netsh advfirewall firewall add rule name=«telemetry_settings-sandbox.data.microsoft.com» dir=out action=block remoteip=111.221.29.177 enable=yes

netsh advfirewall firewall add rule name=«telemetry_vortex-sandbox.data.microsoft.com» dir=out action=block remoteip=64.4.54.32 enable=yes

netsh advfirewall firewall add rule name=«telemetry_survey.watson.microsoft.com» dir=out action=block remoteip=207.68.166.254 enable=yes

netsh advfirewall firewall add rule name=«telemetry_watson.live.com» dir=out action=block remoteip=207.46.223.94 enable=yes

netsh advfirewall firewall add rule name=«telemetry_watson.microsoft.com» dir=out action=block remoteip=65.55.252.71 enable=yes

netsh advfirewall firewall add rule name=«telemetry_statsfe2.ws.microsoft.com» dir=out action=block remoteip=64.4.54.22 enable=yes

netsh advfirewall firewall add rule name=«telemetry_corpext.msitadfs.glbdns2.microsoft.com» dir=out action=block remoteip=131.107.113.238 enable=yes

netsh advfirewall firewall add rule name=«telemetry_compatexchange.cloudapp.net» dir=out action=block remoteip=23.99.10.11 enable=yes

netsh advfirewall firewall add rule name=«telemetry_cs1.wpc.v0cdn.net» dir=out action=block remoteip=68.232.34.200 enable=yes

netsh advfirewall firewall add rule name=«telemetry_a-0001.a-msedge.net» dir=out action=block remoteip=204.79.197.200 enable=yes

netsh advfirewall firewall add rule name=«telemetry_statsfe2.update.microsoft.com.akadns.net» dir=out action=block remoteip=64.4.54.22 enable=yes

netsh advfirewall firewall add rule name=«telemetry_sls.update.microsoft.com.akadns.net» dir=out action=block remoteip=157.56.77.139 enable=yes

netsh advfirewall firewall add rule name=«telemetry_fe2.update.microsoft.com.akadns.net» dir=out action=block remoteip=134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.58.118,134.170.53.30,134.170.51.190 enable=yes

netsh advfirewall firewall add rule name=«telemetry_diagnostics.support.microsoft.com» dir=out action=block remoteip=157.56.121.89 enable=yes

netsh advfirewall firewall add rule name=«telemetry_corp.sts.microsoft.com» dir=out action=block remoteip=131.107.113.238 enable=yes

netsh advfirewall firewall add rule name=«telemetry_statsfe1.ws.microsoft.com» dir=out action=block remoteip=134.170.115.60 enable=yes

netsh advfirewall firewall add rule name=«telemetry_pre.footprintpredict.com» dir=out action=block remoteip=204.79.197.200 enable=yes

netsh advfirewall firewall add rule name=«telemetry_i1.services.social.microsoft.com» dir=out action=block remoteip=104.82.22.249 enable=yes

netsh advfirewall firewall add rule name=«telemetry_feedback.windows.com» dir=out action=block remoteip=134.170.185.70 enable=yes

netsh advfirewall firewall add rule name=«telemetry_feedback.microsoft-hohm.com» dir=out action=block remoteip=64.4.6.100,65.55.39.10 enable=yes

netsh advfirewall firewall add rule name=«telemetry_feedback.search.microsoft.com» dir=out action=block remoteip=157.55.129.21 enable=yes

netsh advfirewall firewall add rule name=«telemetry_rad.msn.com» dir=out action=block remoteip=207.46.194.25 enable=yes

netsh advfirewall firewall add rule name=«telemetry_preview.msn.com» dir=out action=block remoteip=23.102.21.4 enable=yes

netsh advfirewall firewall add rule name=«telemetry_dart.l.doubleclick.net» dir=out action=block remoteip=173.194.113.220,173.194.113.219,216.58.209.166 enable=yes

netsh advfirewall firewall add rule name=«telemetry_ads.msn.com» dir=out action=block remoteip=157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 enable=yes

netsh advfirewall firewall add rule name=«telemetry_a.ads1.msn.com» dir=out action=block remoteip=198.78.208.254,185.13.160.61 enable=yes

netsh advfirewall firewall add rule name=«telemetry_global.msads.net.c.footprint.net» dir=out action=block remoteip=185.13.160.61,8.254.209.254,207.123.56.252 enable=yes

netsh advfirewall firewall add rule name=«telemetry_az361816.vo.msecnd.net» dir=out action=block remoteip=68.232.34.200 enable=yes

netsh advfirewall firewall add rule name=«telemetry_oca.telemetry.microsoft.com.nsatc.net» dir=out action=block remoteip=65.55.252.63 enable=yes

netsh advfirewall firewall add rule name=«telemetry_reports.wes.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.91 enable=yes

netsh advfirewall firewall add rule name=«telemetry_ssw.live.com» dir=out action=block remoteip=207.46.101.29 enable=yes

netsh advfirewall firewall add rule name=«telemetry_msnbot-65-55-108-23.search.msn.com» dir=out action=block remoteip=65.55.108.23 enable=yes

netsh advfirewall firewall add rule name=«telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com» dir=out action=block remoteip=23.218.212.69 enable=yes

Выполнение созданного скрипта

Чтобы не проходить долгий путь по запуску этого power shell скрипта с правами администратора, проще создать .bat файл и запустить его. UAC сам запросит подтверждение прав.

@echo off

cls

echo Telemetry

echo Rules of Firewall

echo.

echo press any key to continue...

pause > NUL

echo Rules of Firewall

echo.

PowerShell -NoProfile -ExecutionPolicy Bypass -Command "& {Start-Process PowerShell -ArgumentList '-NoProfile -ExecutionPolicy Bypass -File ""%~dp0.\ms_new.ps1""' -Verb RunAs}"

echo Rules included in Firewall...

echo.

pause

Где ms_new.ps1 – имя созданного файла с power shell командами.

После этого, добавленные правила будут отображаться в Windows Firewall, как на скриншоте ниже:

И, дополнительно, информация, не относящиеся к firewall, но относящаяся к сбору телеметрии

Windows 7/8/8.1

Также стоит отметить, что пользователи ОС Windows 7/8/8.1 получили обновления, которые расширяют возможности системы по сбору и отправке телеметрических данных. Соответственно, к этим пользователям также можно применить рекомендации, представленные в этой статье, или удалить обновления habrahabr.ru/post/265283.

Key logger

Надо отключить «DiagTrack» (сбор данных в компонентах Windows) и «dmwappushservice» (cлужба маршрутизации push-сообщений WAP). Для этого запускаем командную строку от имени администратора и отключаем службы:

sc stop DiagTrack

sc stop dmwappushserviceИли же вообще их удаляем:

sc delete DiagTrack

sc delete dmwappushservice

Планировщик отправки телеметрии

В консоли Taskschd.msc надо запретить задания:

Заголовок спойлера

REM *** Task that collects data for SmartScreen in Windows ***

schtasks /Change /TN "Microsoft\Windows\AppID\SmartScreenSpecific" /Disable

REM *** Collects program telemetry information if opted-in to the Microsoft Customer Experience Improvement Program ***

schtasks /Change /TN "Microsoft\Windows\Application Experience\ProgramDataUpdater" /Disable

REM *** Collects program telemetry information if opted-in to the Microsoft Customer Experience Improvement Program ***

schtasks /Change /TN "Microsoft\Windows\Application Experience\Microsoft Compatibility Appraiser" /Disable

REM *** Aggregates and uploads Application Telemetry information if opted-in to the Microsoft Customer Experience Improvement Program ***

schtasks /Change /TN "Microsoft\Windows\Application Experience\AitAgent" /Disable

REM *** This task collects and uploads autochk SQM data if opted-in to the Microsoft Customer Experience Improvement Program ***

schtasks /Change /TN "Microsoft\Windows\Autochk\Proxy" /Disable

REM *** If the user has consented to participate in the Windows Customer Experience Improvement Program, this job collects and sends usage data to Microsoft ***

schtasks /Change /TN "Microsoft\Windows\Customer Experience Improvement Program\Consolidator" /Disable

REM *** The Kernel CEIP (Customer Experience Improvement Program) task collects additional information about the system and sends this data to Microsoft. ***

REM *** If the user has not consented to participate in Windows CEIP, this task does nothing ***

schtasks /Change /TN "Microsoft\Windows\Customer Experience Improvement Program\KernelCeipTask" /Disable

REM *** The Bluetooth CEIP (Customer Experience Improvement Program) task collects Bluetooth related statistics and information about your machine and sends it to Microsoft ***

REM *** The information received is used to help improve the reliability, stability, and overall functionality of Bluetooth in Windows ***

REM *** If the user has not consented to participate in Windows CEIP, this task does not do anything.***

schtasks /Change /TN "Microsoft\Windows\Customer Experience Improvement Program\BthSQM" /Disable

REM *** Create Object Task ***

schtasks /Change /TN "Microsoft\Windows\CloudExperienceHost\CreateObjectTask" /Disable

REM *** The Windows Disk Diagnostic reports general disk and system information to Microsoft for users participating in the Customer Experience Program ***

schtasks /Change /TN "Microsoft\Windows\DiskDiagnostic\Microsoft-Windows-DiskDiagnosticDataCollector" /Disable

REM *** Measures a system's performance and capabilities ***

schtasks /Change /TN "Microsoft\Windows\Maintenance\WinSAT" /Disable

REM *** Network information collector ***

schtasks /Change /TN "Microsoft\Windows\NetTrace\GatherNetworkInfo" /Disable

REM *** Initializes Family Safety monitoring and enforcement ***

schtasks /Change /TN "Microsoft\Windows\Shell\FamilySafetyMonitor" /Disable

REM *** Synchronizes the latest settings with the Family Safety website ***

schtasks /Change /TN "Microsoft\Windows\Shell\FamilySafetyRefresh" /Disable

REM *** SQM (Software Quality Management) ***

schtasks /Change /TN "Microsoft\Windows\IME\SQM data sender" /Disable

REM *** This task initiates the background task for Office Telemetry Agent, which scans and uploads usage and error information for Office solutions ***

schtasks /Change /TN "Microsoft\Office\OfficeTelemetryAgentFallBack" /Disable

REM *** This task initiates Office Telemetry Agent, which scans and uploads usage and error information for Office solutions when a user logs on to the computer ***

schtasks /Change /TN "Microsoft\Office\OfficeTelemetryAgentLogOn" /Disable

также подозриетльные задачи в планировщике, рекомендую отключить:

Заголовок спойлера

REM *** Scans startup entries and raises notification to the user if there are too many startup entries ***

schtasks /Change /TN "Microsoft\Windows\Application Experience\StartupAppTask" /Disable

REM *** Protects user files from accidental loss by copying them to a backup location when the system is unattended ***

schtasks /Change /TN "Microsoft\Windows\FileHistory\File History (maintenance mode)" /Disable

REM *** This task gathers information about the Trusted Platform Module (TPM), Secure Boot, and Measured Boot ***

schtasks /Change /TN "Microsoft\Windows\PI\Sqm-Tasks" /Disable

REM *** This task analyzes the system looking for conditions that may cause high energy use ***

schtasks /Change /TN "Microsoft\Windows\Power Efficiency Diagnostics\AnalyzeSystem" /Disable

Все вышесказанное не 100% панацея, но одно из компромиссных решений.

Мы будем обновлять в этой статье список серверов и PS скрипт для них.

update 1: Обновили список планировщика задач.

Как фаерволом защитится от зловредов, можно прочитать в моей статье:

Простой, но надежный способ защитить свой компьютер от вирусов и троянов.

C уважением коллектив компании Servilon.ru Servilon.com