Компания HP является вторым по величине производителем тонких клиентов (после Dell-EMC). Недавно я взял себе для тестов ТК HP Thin Client T620 — модель среднего ценового диапазона на базе процессора AMD G-series.

Одной из отличительных особенностей модельного ряда ТК от HP является поддержка широкого перечня операционных систем, это и различные версии Windows (Windows Embedded Standard 7, Windows Embedded 8 Standard, Windows 10 IoT), и Linux-подобные HP ThinPro и HP Smart Zero Core. Пользователи могут легко заменить предустановленную ОС Windows на более легковесные ThinPro или Smart Zero Core без необходимости замены клиента или покупки дополнительных лицензий. Однако этот трюк «официально» не работает в обратную сторону (из-за отсутствия необходимой OEM-лицензии Windows). Мне же как раз достался ТК с предустановленной ThinPro. Ниже описан вариант, как можно обойти ограничение по установке, однако, важно понимать, что вам потребуется лицензионный ключ для легальной работы с Windows 10 IoT.

Также стоит отметить, что ОС Windows требуется M.2 SATA накопитель большого объема (минимум — 32 ГБ, рекомендуется — 64 ГБ). В моем случае пришлось заменить имеющийся 16 ГБ накопитель Kingston RBU-SNS4151S3/16G на более емкий. Кое-какую информацию по замене можно почерпнуть из Troubleshooting Guide.

Установка ОС может быть выполнена двумя способами — с помощью образа, записанного на USB-накопитель при помощи утилиты HP ThinUpdate, и через сервер управления HP Device Manager.

ThinUpdate доступен для загрузки с сайта HP, крайне прост в установке и работе — выбираете модель устройства, образ для загрузки и указываете накопитель, на который надо записать образ.

В случае, если вы используете ТК с ThinPro вам потребуется выполнить дополнительные настройки.

В отличие от обычных дистрибутивов Microsoft, образ ОС для тонких клиентов хранится не в .WIM, а в .IBR формате. За установку образа на диск отвечает утилита ibrpe.exe, которая проверяет наличие вшитого в ТК лицензионного OEM ключа Windows в момент запуска. При отсутствии ключа утилита завершает свою работу.

Я попробовал воспользоваться способом, описанным на просторах Интернет, и отредактировал на флешке файл IBRPE\THINSTATE.CMD, добавив аргументы -xb к параметрам запуска утилиты.

:DEPLOY

REM — Deploy image. Remove C for OS

if exist C:\ call :REMOVEDRV C

%~dp0\IBRPE.EXE -xb %2 %1

goto :EOF

Однако, либо версия утилиты обновилась, и аргументы больше не работают, либо ключ обязательно должен быть вшит в ТК (неважно от какой версии Windows), но данный вариант не заработал. Поэтому вам может пригодиться альтернативный вариант — замена ibrpe.exe.

Найти ibrpe.exe, который не выполняет проверку ключа достаточно легко, он идет в составе HP Device Manager, который также можно свободно загрузить с сайта HP. Загрузите и установите Device Manager на любой компьютер с Windows и скопируйте нужный файл ibrpe.exe из каталога C:\Inetpub\HPDM\Repository\Tools\Imaging\HPWES7_64\ibr на флешку в папку X:\IBRPE, заменив старую версию.

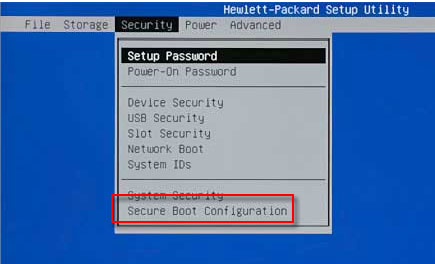

После записи образа вставьте USB-накопитель и включите ТК. При загрузке нажмите F10, чтобы открыть настройки BIOS. Перейдите на вкладку Security -> Secure Boot Configuration. Отключите загрузку с Legacy устройств: Legacy Support: Disable.

Перейдите на вкладку Storage -> Boot Order и включите загрузку с USB накопителей для UEFI: UEFI Boot Sources -> USB Hard Drive. Сохраните настройки и перезагрузитесь.

После загрузки оболочки WinPE выйдите из утилиты ibrpe.exe. У вас не получится выполнить установку из-за ошибки diskpart, которая возникает из-за конфликта букв томов. Буква S: назначается тому, где размещается загрузчик WinPE и утилита ibrpe.exe, эта же буква назначается для системного диска при разметке M.2 накопителя, куда устанавливается ОС.

Из командной строки запустите утилиту diskpart.exe и смените букву диска для тома с именем THINSTATE (номер тома можно посмотреть с помощью команды list volume).

select volume 1

remove letter=S

assign letter=T

exit

Перейдите на диск T: и повторно запустите скрипт THINSTATE.CMD для установки ОС.

T:

cd T:\IBRPE

THINSTATE.CMD

В этот раз установка должна пройти корректно. В зависимости от скорости флешки и SSD накопителя на это может уйти 30-60 минут.

После установки система автоматически выполнит вход под учетной записью User (пароль: User) и вы сможете выполнить настройку ТК. При необходимости используйте учетную запись с административными правами Admin (пароль: Admin).

Время на прочтение

10 мин

Количество просмотров 22K

Новая операционная система Microsoft Windows 10, вышедшая в 2015 году, была спроектирована таким образом, чтобы предоставить пользователям и разработчикам максимально персонализированную систему и опыт использования. Используя уже имеющиеся наработки, Windows 10 может работать на большом количестве различных платформ и форм-факторов – PC, планшетах, телефонах, Xbox One, HoloLens, Surface Hub и IoT (ранее Embedded). Отличительной особенностью Windows 10 является то, что процесс разработки спроектирован таким образом, чтобы получившийся проект был универсальным — используя новую концепцию Universal Windows Platform, разработчик может создать приложение, которое будет в практически неизменном виде запускаться на поддерживаемых платформах.

Редакции Windows 10, которые объявлены на сегодняшний момент, включают в себя полный спектр – от домашней Windows 10 Home до мобильной Windows 10 Mobile и Windows 10 Pro и Enterprise, предоставляющих адаптированные для профессиональной аудитории функции. Дополнительно в семью Windows 10 входит специализированный набор редакций для проектов в рамках концепции Интернета вещей, имеющих в названии аббревиатуру IoT, о которых и пойдет речь в данной статье.

Windows 10 IoT является наследником Windows Embedded, по максимуму используя опыт, который был получен за время эксплуатации данной операционной системы в различных индустриях и сценариях.

Этот продукт предназначен для специализированных устройств, которым необходима дополнительная кастомизация для конкретного сценария использования.

Максимальный охват поддерживаемых платформ дает массу преимуществ разработчикам – универсальность приложений позволяет гарантировать, что с достаточно большей вероятностью приложение, написанное и отлаженное на PC, заработает на IoT-устройстве независимо от архитектуры его процессора (ARM или x86). Характерной особенностью новой операционной системы является также то, что в нее интегрирована поддержка проекта AllJoyn, позволяющего разрабатывать приложения, абстрагируясь от низлежащего протокола и используя программную прослойку.

Линейка редакций Windows 10 IoT делится на три:

• IoT Enterprise (с функционалом Windows 10 Enterprise, но с разницей в лицензировании);

• Mobile Enterprise (ARM, с поддержкой Universal Apps, оптимизированная под мобильные устройства и имеющая поддержку различных функций безопасности);

• IoT Core (версия, оптимизированная под устройства с ограниченными ресурсами, с поддержкой Universal Apps, но в режиме Single App).

IoT Core

Начнем с Windows 10 IoT Core – это бесплатная версия для некоммерческого использования версия (информация для использования в бизнесе появится совсем скоро), которую можно установить на поддерживаемые устройства. IoT Core является прекрасным вариантом для прототипирования и разработки решений внутреннего либо личного пользования. IoT Core – это версия, оптимизированная под устройства, у которых на борту есть достаточно ограниченные ресурсы. Минимальные системные требования для Core – 256 мегабайт ОЗУ и 2 гигабайта хранилища плюс архитектура x86/ARM.

IoT Core поддерживает разработку универсальных приложений, не включает Windows Desktop Shell и приложения типа Mail и Photos.

Сегодня Windows 10 IoT можно установить на три платы — Raspberry Pi 2, Intel Minnowboard MAX и Qualcomm Dragonboard 410c. Каждая из этих плат предназначена для своих задач, и, например, человек, желающий автоматизировать простую задачу у себя дома, возможно, предпочтет Raspberry Pi 2. В индустрии, которая ближе к Windows Embedded, заинтересуются Minnowboard и Dragonboard.

IoT Enterprise

Следующая редакция, IoT Enterprise, доступна только у дистрибьюторов Windows Embedded, и является по своей сути продолжением Windows Embedded Industry. Данная редакция в исходном виде является Windows 10 Enterprise, и только после активации с помощью специальной лицензии, приобретенной у дистрибьютора, приобретает специализированные функции — блокировку устройств, USB-фильтры для подключения только разрешенных USB-устройств, блокировка всплывающих уведомлений и интерфейсных элементов управления, управление приложениями, Device Guard и многие другие. Типичными сценариями применения могут быть различного рода промышленные устройства (банкоматов, POS-устройств, других специализированных устройств). Минимальные системные требования — 1 гигабайт ОЗУ, 16 гигабайт хранилища плюс архитектура x86/x64. Поскольку данная редакция основана на Windows 10 Enterprise, то она поддерживает и классические, и универсальные Windows-приложения.

Одним из важных аспектов, которые являются новыми для Windows, является уникальный для Enterprise-редакции, включая IoT, вариант дистрибутива Long Term Servicing Branch (LTSB). Это отдельный дистрибутив, который является актуальным для систем, в которых присутствуют строгие правила обновлений — это могут быть системы, используемые в больницах, финансовые и многие другие, требующие постоянной работы в течение долгого времени. При использовании Long Term Servicing Branch системные администраторы имеют полный контроль над обновлениями, и внутри этого дистрибутива отсутствуют некоторые функции, например, браузер Microsoft Edge, а также присутствует возможность не применять обновления в течение 10 лет, дабы не нарушать текущую работу устройств.

Windows 10 IoT Enterprise возможно приобрести в трех вариантах:

• Windows 10 IoT Enterprise LTSB – максимально полная лицензия без ограничений (кроме запрета на использование на обычных ПК). Типичное применение — индустриальные устройства, медицина, банкоматы.

• Windows 10 IoT Enterprise LTSB for Retail or ThinClients является, по сравнению с IoT Enterprise, более экономичной и предназначена для работы на POS-терминалах, устройствах с электронной подписью, тонких клиентах, киосках и др.

• Windows 10 IoT Enterprise Tablet и Windows 10 IoT Enterprise Small Tablet — данные редакции ограничены для использования на планшетах (Small Tablet — 7″ до 9″, Tablet — 9.1″ до 10.1″) с ограничениями по CPU.

IoT Mobile Enterprise

Последняя из версий, Windows 10 IoT Mobile Enterprise, будет доступна позже — она предназначена для систем на мобильных промышленных устройствах — мобильных POS-терминалах, планшетах и др.

По вопросам приобретения Windows 10 IoT можно обратиться к авторизованному дистрибьютору Microsoft Windows Embedded в России и СНГ – ЗАО «Компонента».

Теги:

- Microsoft

- IoT

- Internet Of Things

- Интернет Вещей

- Windows 10

- AllJoyn

- IoT Enterprise

- IoT Core

- Windows Embedded

- Windows 10 IoT

- Windows on devices

Хабы:

- Блог компании Компонента

- Веб-разработка

- Разработка под Windows

Actually, there’s a free edition that sounds ideal, but it only runs on certain devices and isn’t really geared for UI use: reading a little further, it appears that Microsoft is licensing an edition called Windows 10 IoT Enterprise for new thin client devices.

How big is a Windows 10 ISO file?

I have downloaded Windows 10 version 1903 ISO using Media Creation Tool which is only 3.81 GB in size and it is 64 bit ISO file. Check the screenshot below. CDs maximum of approx. 700MB; you won’t find any Windows 10 installer small enough to fit on a CD. Can your machine boot from DVD instead?

Where can I download an ISO for Windows 10?

Where can I download an ISO for Windows 10?

To use the media creation tool, go to the Microsoft Software Download Windows 10 page from a Windows 7, Windows 8.1, or Windows 10 device. You can use this page to download a disc image (ISO file) that can be used to install or reinstall Windows 10.

What is the thin version of Windows called?

- Is there a thin client version of Windows 10?

- Where can I download an ISO for Windows 10?

- Where can I download an ISO for Windows 10?

- Can a win7 embedded work on a thin client?

- Can a win7 embedded work on a thin client?

- Where can I get a thin client converter?

- Where can I get a thin client converter?

- Which is the smallest version of Windows 10 IoT Core?

- Which is the smallest version of Windows 10 IoT Core?

Going back a while I remember Microsoft releasing stripped down versions of Windows for RDS type scenarios; back to the XP days it was called Windows Fundamentals for Legacy PCs and morphed into Windows 7 Thin PC in its next incarnation.

Can a win7 embedded work on a thin client?

Can a win7 embedded work on a thin client?

If your current Win7 Embedded is also Enterprise, you can upgrade directly (see THIS MSDN ARTICLE). Otherwise, you need to clean install Win10 Enterprise. As far as I know Windows 10 IoT is suitable, this system can work fine on thin clients, Dell and HP’s thin clients have proven it. see this MSDN blog for more information.

How big is the Windows 10 IoT Core file?

File size: 2.3 GB. These are the Windows 10 IoT Core packages that allow the user to build a Windows 10 IoT Core runtime image. Windows 10 IoT Core is an edition of Windows 10 designed to build smart things that is optimized for cost, resources and is available at no cost to all device manufacturers.

Where can I get a thin client converter?

Where can I get a thin client converter?

Looking around there seem to be various thin client «conversion products», but again they all seem to be commercial eg. https://www.igel.com/desktop-converter-udc/

What is a thin client OS image to deploy?

The model we use most recently is the T630. Until now, to identify which OS image to deploy, I used to look at the physical tag on the thin client, which says something like t630/w10 /…. for thin clients purchased with a license for Windows 10 IoT Enterprise and

Which is the smallest version of Windows 10 IoT Core?

Which is the smallest version of Windows 10 IoT Core?

Windows 10 IoT Core is the smallest version of Windows 10 editions that leverages Windows 10’s common core architecture. These editions make it possible to build affordable units with fewer resources.

Chrome-OS esque distributions such as CloudReady sound nice but come at cost so I set up a little side-project to see if there’s anything that could be done with what we have on our licensing agreement or anything in the open-source space.

Looking around there do seem to be various thin-client “converter” products but again they all seem to be commercial e.g. https://www.igel.com/desktop-converter-udc/

The only other option I found was ThinStation which may also be worth a look when I have more time as it seems a bit more involved to get set up and I wanted to stick to the Microsoft RDP client for now for maximum compatibility.

Windows options

Going back some time I remember Microsoft released cut-down versions of Windows for RDS-type scenarios; going back to the XP days it was called Windows Fundamentals for Legacy PCs and morphed into Windows 7 Thin PC in its next incarnation. Effectively all I want the OS to do is boot up, log in quickly then pass the credentials to a pre-configured RDP file using the standard mstsc.exe application.

However building any solutions on a Windows 7 base going forward seems to be a false economy so I decided to have a look around to see what was available on the Windows 10 codebase – the results were interesting…

IoT is name of the day

Going forward it seems Microsoft have changed the branding for this kind of cut-down devices to Windows IoT. In fact there’s a free edition which sounds ideal but it only runs on certain devices and isn’t really geared for UI use:

Ref: https://www.theregister.co.uk/2015/05/21/first_look_windows_10_iot_core_on_raspberry_pi_2/

Ref: http://blogs.perficient.com/microsoft/2016/01/windows-10-iot-editions-explained/

Reading a bit further it appears Microsoft license an edition called Windows 10 IoT Enterprise for new thin client devices. Now it gets interesting… it seems that the OS itself is Windows 10 Enterprise LTSB but with some special OEM licensing. It just so happens the edu customers get Enterprise LTSB on EES licensing so it’s time to take a closer look!

What this does mean is that Windows 10 Enterprise LTSB gets features from the old Windows Embedded products such as Unified Write Filter, perfect for a locked down device that shouldn’t need to experience configuration changes to the base OS.

Ref: https://msdn.microsoft.com/en-us/windows/hardware/commercialize/customize/enterprise/unified-write-filter

All these features are available in Enterprise LTSB simply by going into Add \ Remove Windows Features window, look for the Device Lockdown section and add whichever ones meet your needs (more on this later).

Image & GPOs

After downloading the latest ISO the LTSB 2016 WIM was imported into MDT. I made a quick task sequence to get it up and running and deployed the OS to a Hyper-V VM.

Boot and logon speeds are very quick given the lack of any Modern Apps which usually need to be provisioned at each new login. The performance gain explains why quite a few people within education have used LTSB for their desktop builds against MS’ wishes; however they’ll miss out on new features such as the much-needed OneDrive Files on Demand that will only be provided to the Current Branch release.

In theory setting up a Mandatory Profile could speed up login even further but haven’t got round to trying that yet.

RDS domain SSO

Upon logging in with domain credentials the next aim is to seamlessly drop users into the RDS farm without any further prompts. After doing a bit of research this can be achieved by setting a couple of GPOs:

- allow credential delegation

- trust SHA1 signature of signed RDP file

The need to allow delegation of credentials is fairly commonly mentioned but a lot of the articles are old and don’t mention where this needs to be set in a 2016 farm. In fact you only need to allow the delegation on the FQDN of the Connection Broker based on the results of my testing so far.

Computer Configuration > Administrative Templates > System > Credentials Delegation

To avoid any unwanted prompts about trusting the signature of a signed RDP file populate the GPO mentioned above and copy \ paste the signature from the RDP file that is provided by RDWeb for whatever RDS Collection you want to connect to.

User Configuration > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Connection Client > Specify SHA1 thumbprints of certificates representing trusted .rdp Publishers

Custom shell

Now with the credentials side sorted out the final piece of the puzzle was to cleanly launch the session and (here’s the tricky bit) made a seamless logout once the RDS connection is closed. Now there’s a few ways to achieve the first part:

- use the IoT Embedded Shell Launcher feature \ enable Kiosk Mode via System Image Manager

- use the Custom User Interface User GPO

Ref: https://social.technet.microsoft.com/Forums/en-US/b4552957-45c2-4cc4-a13d-6397f06ee62e/windows-10-kiosk-build-embedded-shell-launcher-vs-custom-user-interface?forum=win10itprosetup

Ref: https://docs.microsoft.com/en-us/windows/configuration/set-up-a-kiosk-for-windows-10-for-desktop-editions

One thing to bear in mind with Shell Launcher is what happens when the shell i.e. mstsc.exe closes, you only have the choice of

- Restart the shell.

- Restart the device.

- Shut down the device.

- Do nothing

For the sake of speed logging off would be better so I decided to go with the Custom User Interface GPO – seeing as the Windows 10 device would be domain-joined anyway it also seemed a quicker more efficient way to configure multiple clients too.

Seeing as the Custom User Interface is a User GPO it goes without saying that Loopback Policy Processing needs to be enabled for the OU where the client resides. That also comes in handy for a few additional personalisation settings later on too.

The User GPO settings are summarised in the screenshot below, you can add more lock-down policies as you see fit:

Auto log-out on disconnect

Seeing as I wanted to automate the process as much as possible and all the devices would be domain managed anyway the GPO method seems to be the quickest way to achieve what I want. Also avoids needing to do an Add \ Remove Features step for each endpoint device.

Another important point is that the Shell Launcher method only provides options to relaunch the program, shut down or restart the machine. For speed I was aiming to log off the “client” when the RDS session is done so definitely going down the GPO route as a result.

In the GPO settings I initially tried the standard string you’d expect to launch a Remote Desktop session i.e. mstsc.exe C:\Default.rdp but noticed some strange behaviour:

- Windows logs in

- RDP file launched

- connection starts

- before the green bar completes i.e. handshake still in progress

- host session logs out

This seemed like a behaviour I’ve seen with some other programs in the past where they appear to terminate mid-way through actions actually occurring. To check I tried manually with the “start” command with the same result. It appears mstsc.exe doesn’t play nicely so we need another way…

Plan b) was to monitor the mstsc.exe process then log out from the client once RDS disconnected and therefore the process was no longer running. After looking around and trying a few scripts out I settled on one I found here:

Ref: https://www.experts-exchange.com/questions/24218998/Check-if-a-process-is-running-in-vbs.html

Just add the logout command as the action to run when the desired process terminates and we have the desired behaviour. It takes a second or two to react to the process closing but there doesn’t seem to be a way to speed that up as far as I can see.

Final steps

Now just some finishing touches required to give the solution a bit of polish 🙂

- set logon and desktop wallpaper

- disable Task Manager and related lockdown setings

When the machine boots users see this login screen, easily customised via GPO…

After login connection to RDS is pretty much immediate and no further credential \ security prompts appear…

UWF

The final piece of the puzzle is tidying up after the client has been in use for a while. That’s where the Unified Write Filter from earlier comes in handy:

Enable-WindowsOptionalFeature -Online -FeatureName Client-UnifiedWriteFilter

Then enable the filter;

uwfmgr.exe filter enable

Ref: https://docs.microsoft.com/en-us/windows-hardware/customize/enterprise/unified-write-filter

Ref: https://developer.microsoft.com/en-us/windows/iot/docs/uwf

Ref: https://deploymentresearch.com/Research/Post/632/Using-the-Unified-Write-Filter-UWF-feature-in-Windows-10

And there you have it, a locked down RDS client that will run on older hardware (Windows 10 works on pretty much anything from the last 10 years) which can be managed through your standard AD infrastructure, all using stuff you already have access to via your Campus agreement… enjoy!

While thin clients aren’t the most feature-rich devices, they offer a secure endpoint for virtual desktop users. Learn how to evaluate different options for Windows Virtual Desktop.

As interest in Windows Virtual Desktop grows, organizations should spend more time considering the endpoints that users rely on to access their virtual desktops.

Windows Virtual Desktop (WVD) is based on Microsoft Azure, and it provides virtualized multi-user Windows 10 desktops to end users. Organizations can subscribe to WVD directly from Microsoft, but approved virtual desktop providers such as Citrix and VMware offer additional services, including administrative interfaces and application delivery.

Thin clients’ popularity in the enterprise

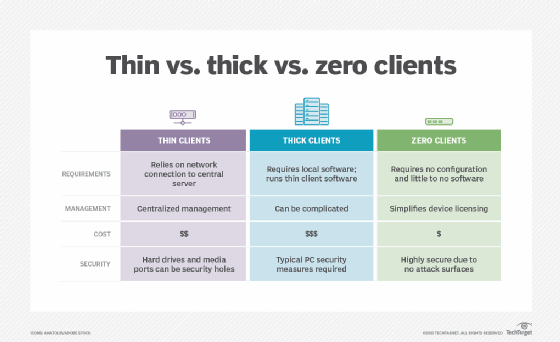

Even before WVD came to the forefront of the desktop virtualization market, thin clients were popular with many organizations for traditional remote desktop environments. This was due to thin client’s ease of use, strong security and low cost.

Whether those thin client devices were based on Windows Embedded, Linux or a proprietary OS, it was incredibly simple to physically provision small thin client devices and maintain them via a centralized management platform. Further, users had no affinity to their devices because there was no personal data on them.

The same thin client benefits can help WVD environments today. The COVID-19 pandemic caused a massive number of workers to move their worksite from traditional offices to remote locations. Organizations sent these workers home with various types of devices, including laptops and desktops, but thin clients are typically the most cost-effective option.

Evaluating Windows Virtual Desktop thin clients

Five thin client vendors dominate the market for user access to WVD: IGEL, NComputing, Stratodesk, Dell Wyse and HP.

The Linux-based devices from IGEL, NComputing and Stratodesk are generally more secure than Windows- and macOS-based endpoints. Microsoft provides a Linux SDK for WVD, which these three vendors use to build their own remote desktop client. There are also Windows 10 IoT Enterprise-based thin clients available from vendors such as Dell Wyse and HP. Windows 10 IoT Enterprise is basically a scaled-down version of Windows 10; its predecessor was Windows Embedded.

IGEL

IGEL has taken a novel approach to thin clients. Rather than forcing their customers into a full hardware purchase, IGEL’s offering focuses on software. Administrators can centrally deploy this software via system management tools or the UD pocket. It is a USB device that plugs into an existing endpoint and enables the user to dual boot to the Linux-based thin client that runs on its own IGEL OS. Thus, an employee who moved from the corporate office to the home office can just plug a UD pocket into a PC and get to work.

Even before WVD came to the forefront of the desktop virtualization market, thin clients were popular with many organizations for traditional remote desktop environments.

IGEL also offers more traditional thin-client devices, such as the UD line ranging from the economy-level UD2 to the feature-rich UD7.

Stratodesk

The approach that Stratodesk takes is also a bit different compared to the rest of the market. Similar to IGEL, Stratodesk has a custom OS that runs on endpoint devices via a USB device, and the Stratodesk NoTouch OS can work for numerous virtualization platforms, including WVD, Citrix and VMware. Unlike IGEL’s offerings, Stratodesk focuses on the management aspect of thin clients with the USB add-on. It can function on full devices or even other thin client vendor’s devices.

NComputing

This vendor offers a wide range of thin client devices that organizations can choose from, but the vendor has devices that are built to work with certain virtualization platforms, including Windows Virtual Desktop and Citrix Virtual Apps and Desktops.

The RX420 thin client model and one other model in NComputing’s RX line, the RX-RDP+ support WVD. The RX-RDP model doesn’t offer WVD support. The RX line is built on Raspberry Pi and the two models that support WVD also support 5GHz Wi-Fi.

Dell Wyse

The thin clients that Dell Wyse offers range from the most stripped down to the feature-rich models. The Wyse 5070 thin client is probably an organization’s best option to support WVD via Windows 10 IoT Enterprise, but organizations could also opt for the 5470 — both the all-in-one and mobile thin client versions. In addition, Dell Wyse is rumored to have plans to include a Remote Desktop client in a future version of its ThinOS.

HP

With HP’s thin clients, organizations can also choose from a range of zero clients, mobile clients and desktop thin clients. The zero clients that fall within the t310 line come with no local OS, but the mobile and desktop clients come with the Windows 10 IoT Enterprise OS and a license to go with it. The mobile thin clients include the mt46, the mt45, the mt21 and the mt22, and the full desktop thin clients include the t740 and the t430 models.

How to choose the best thin client for Windows Virtual Desktop

As part of reviewing business and technical criteria for WVD endpoints, there are many considerations that may determine whether thin client devices are the optimal device choice. If they are, organizations must pick which vendor and model are best. In many cases, manageability and security are critical factors, so thin clients are optimal.

One important consideration for thin client devices is an organization’s goals for the future. If an organization has deployed WVD as a short-term option with plans to adopt the more robust Citrix Virtual Apps and Desktops or VMware Horizon platform in the future, the same thin client may not be capable of supporting Citrix HDX or VMware PCoIP Blast. Similarly, existing thin client devices that access Citrix or VMware today may not be capable of accessing WVD.

In addition, thin client devices have limited functionality as a standalone device. Exactly how much functionality depends on the OS and specific device features and specs, such as memory, RAM, type of display support and ports for USB or other external devices. Even though some thin client devices physically look like laptops, they are not capable of full laptop functionality without internet access.

Another factor for organizations to consider is that the end-user device affects WVD licensing, so organizations must consider this when evaluating the cost and benefits of each model. Microsoft-partnered devices are advantageous from a licensing cost perspective. However, organizations can achieve this same licensing benefit with high-level Microsoft 365 subscriptions.

The best thin client depends upon each organization’s business requirements. For example, the base operating system — whether Windows 10 IoT Enterprise or Linux — for the thin client may be a determining factor. One final decision-making factor is that thin client vendors are consistently releasing new models, so it’s worth factoring in future feature sets and the direction of each vendor when choosing a thin client.

Dig Deeper on Virtual desktop delivery tools

-

Is it time for a new name for thin clients?

By: Gabe Knuth

-

Why CIOs need to revisit desktop virtualisation

By: Cliff Saran

-

IGEL deepens relationship with HP

By: Simon Quicke

-

Setting up and troubleshooting multiple thin client monitors

By: Jo Harder