В Windows Server 2016 и 2019 по умолчанию установлен и включен “родной” бесплатный антивирус Microsoft — Windows Defender (начиная с Windows 10 2004 используется название Microsoft Defender). В этой статье мы рассмотрим особенности настройки и управления антивирусом Windows Defender в Windows Server 2019/2016.

Содержание:

- Графический интерфейс Windows Defender

- Удаление антивируса Microsoft Defender в Windows Server 2019 и 2016

- Управление Windows Defender с помощью PowerShell

- Добавить исключения в антивирусе Windows Defender

- Получаем статус Windows Defender с удаленных компьютеров через PowerShell

- Обновление антивируса Windows Defender

- Управление настройками Microsoft Defender Antivirus с помощью GPO

Графический интерфейс Windows Defender

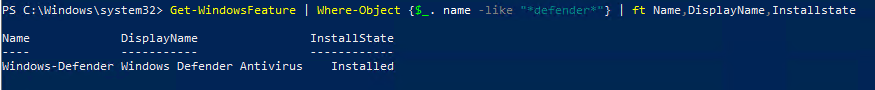

В версиях Windows Server 2016 и 2019 (в том числе в Core редакции) уже встроен движок антивируса Windows Defender (Защитник Windows). Вы можете проверить наличие установленного компонента Windows Defender Antivirus с помощью PowerShell:

Get-WindowsFeature | Where-Object {$_. name -like "*defender*"} | ft Name,DisplayName,Installstate

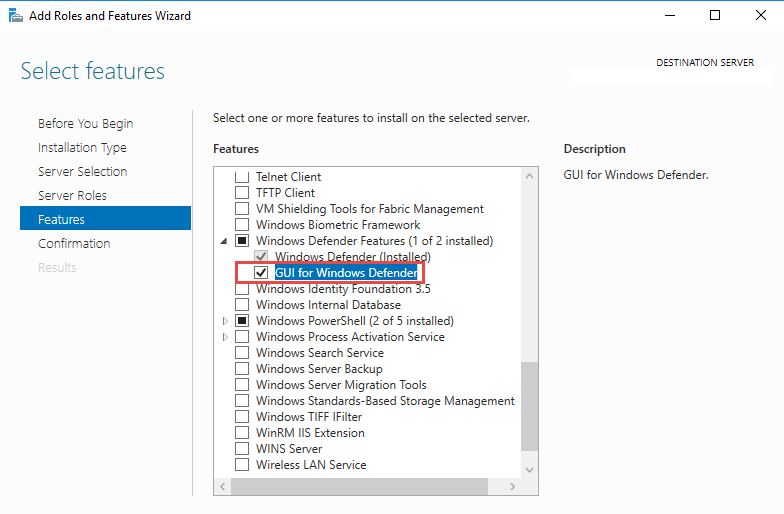

Однако в Windows Server 2016 у Windows Defender по-умолчанию нет графического интерфейса управления. Вы можете установить графическую оболочку Windows Defender в Windows Server 2016 через консоль Server Manager (Add Roles and Features -> Features -> Windows Defender Features -> компонент GUI for Windows Defender).

Установить графический компонент антивируса Windows Defender можно с помощью PowerShell командлета Install-WindowsFeature:

Install-WindowsFeature -Name Windows-Defender-GUI

Для удаления графического консоли Defender используется командлет:

Uninstall-WindowsFeature -Name Windows-Defender-GUI

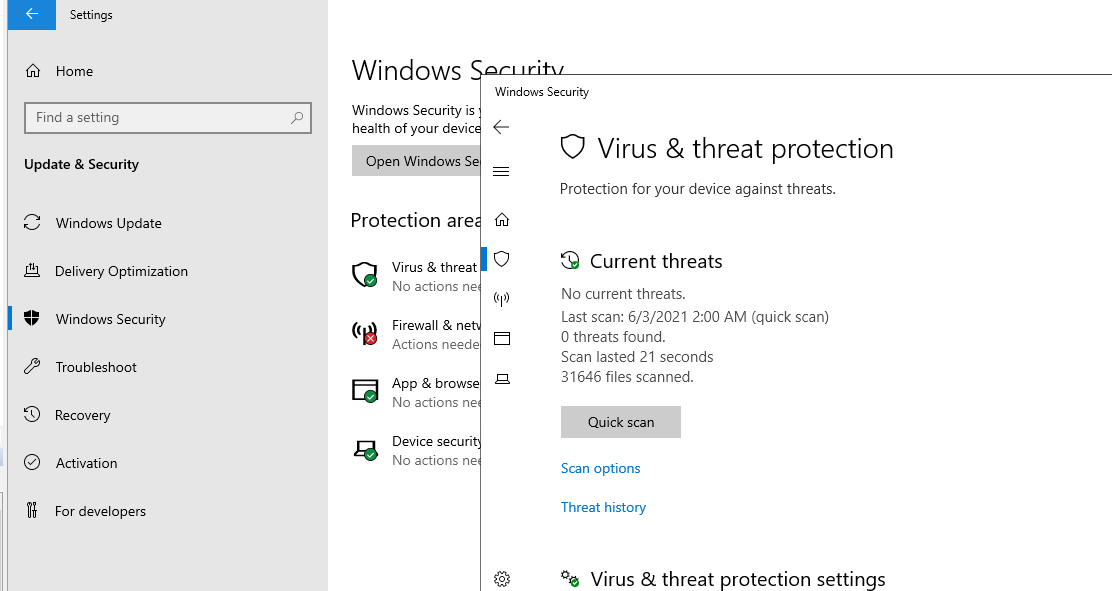

В Windows Server 2019 графический интерфейс Defender основан на APPX приложении и доступен через меню Windows Security (панель Settings -> Update and Security).

Настройка Windows Defender производится через меню “Virus and threat protection”.

Если вы не можете открыть меню настроек Defender, а при запуске апплета Windows Security у вас появляется ошибка “You’ll need a new app to open this windowsdefender”, нужно перерегистрировать APPX приложение с помощью файла манифеста такой командой PowerShell:

Add-AppxPackage -Register -DisableDevelopmentMode "C:\Windows\SystemApps\Microsoft.Windows.SecHealthUI_cw5n1h2txyewy\AppXManifest.xml"

Если APPX приложение полностью удалено, можно его восстановить вручную по аналогии с восстановлением приложения Micorosft Store.

Удаление антивируса Microsoft Defender в Windows Server 2019 и 2016

В Windows 10 при установке любого стороннего антивируса (Kaspersky, McAfee, Symantec, и т.д.) встроенный антивирус Windows Defender автоматически отключается, однако в Windows Server этого не происходит. Отключать компонент встроенного антивируса нужно вручную (в большинстве случаев не рекомендуется использовать одновременно несколько разных антивирусов на одном компьютере/сервере).

Удалить компонент Windows Defender в Windows Server 2019/2016 можно из графической консоли Server Manager или такой PowerShell командой:

Uninstall-WindowsFeature -Name Windows-Defender

Не удаляйте Windows Defender, если на сервере отсутствует другой антивирус.

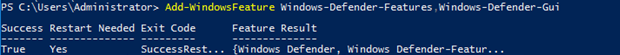

Установить службы Windows Defender можно командой:

Add-WindowsFeature Windows-Defender-Features,Windows-Defender-GUI

Управление Windows Defender с помощью PowerShell

Рассмотрим типовые команды PowerShell, которые можно использовать для управления антивирусом Windows Defender.

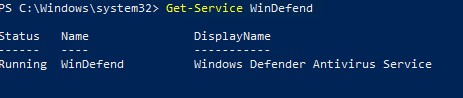

Проверить, запущена ли служба Windows Defender Antivirus Service можно с помощью команды PowerShell Get-Service:

Get-Service WinDefend

Как вы видите, служба запушена (статус –

Running

).

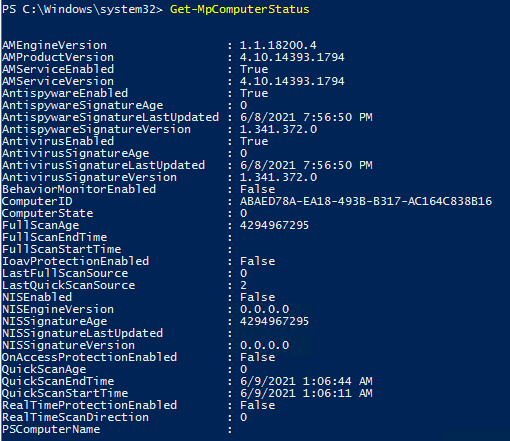

Текущие настройки и статус Defender можно вывести с помощью командлета:

Get-MpComputerStatus

Вывод комадлета содержит версию и дату обновления антивирусных баз (AntivirusSignatureLastUpdated, AntispywareSignatureLastUpdated), включенные компоненты антвируса, время последнего сканирования (QuickScanStartTime) и т.д.

Отключить защиту в реальном времени Windows Defender (RealTimeProtectionEnabled) можно с помощью команды:

Set-MpPreference -DisableRealtimeMonitoring $true

После выполнения данной команды, антивирус не будет сканировать на лету все обрабатываемые системой файлы.

Включить защиту в реальном времени:

Set-MpPreference -DisableRealtimeMonitoring $false

Более полный список командлетов PowerShell, которые можно использовать для управления антивирусом есть в статье Управление Windows Defender с помощью PowerShell.

Добавить исключения в антивирусе Windows Defender

В антивирусе Microsoft можно задать список исключений – это имена, расширения файлов, каталоги, которые нужно исключить из автоматической проверки антивирусом Windows Defender.

Особенность Защитника в Windows Server – он автоматически генерируемый список исключений антивируса, который применяется в зависимости от установленных ролей сервера. Например, при установке роли Hyper-V в исключения антивируса добавляются файлы виртуальных и дифференциальных дисков, vhds дисков (*.vhd, *.vhdx, *.avhd), снапшоты и другие файлы виртуальных машин, каталоги и процессы Hyper-V (Vmms.exe, Vmwp.exe)

Если нужно отключить автоматические исключения Microsoft Defender, выполните команду:

Set-MpPreference -DisableAutoExclusions $true

Чтобы вручную добавить определенные каталоги в список исключения антивируса, выполните команду:

Set-MpPreference -ExclusionPath "C:\Test", "C:\VM", "C:\Nano"

Чтобы исключить антивирусную проверку определенных процессов, выполните команду:

Set-MpPreference -ExclusionProcess "vmms.exe", "Vmwp.exe"

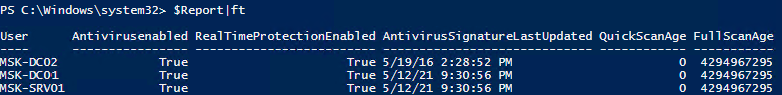

Получаем статус Windows Defender с удаленных компьютеров через PowerShell

Вы можете удаленно опросить состояние Microsoft Defender на удаленных компьютерах с помощью PowerShell. Следующий простой скрипт при помощи командлета Get-ADComputer выберет все Windows Server хосты в домене и через WinRM (командлетом Invoke-Command) получит состояние антивируса, время последнего обновления баз и т.д.

$Report = @()

$servers= Get-ADComputer -Filter 'operatingsystem -like "*server*" -and enabled -eq "true"'| Select-Object -ExpandProperty Name

foreach ($server in $servers) {

$defenderinfo= Invoke-Command $server -ScriptBlock {Get-MpComputerStatus | Select-Object -Property Antivirusenabled,RealTimeProtectionEnabled,AntivirusSignatureLastUpdated,QuickScanAge,FullScanAge}

If ($defenderinfo) {

$objReport = [PSCustomObject]@{

User = $defenderinfo.PSComputername

Antivirusenabled = $defenderinfo.Antivirusenabled

RealTimeProtectionEnabled = $defenderinfo.RealTimeProtectionEnabled

AntivirusSignatureLastUpdated = $defenderinfo.AntivirusSignatureLastUpdated

QuickScanAge = $defenderinfo.QuickScanAge

FullScanAge = $defenderinfo.FullScanAge

}

$Report += $objReport

}

}

$Report|ft

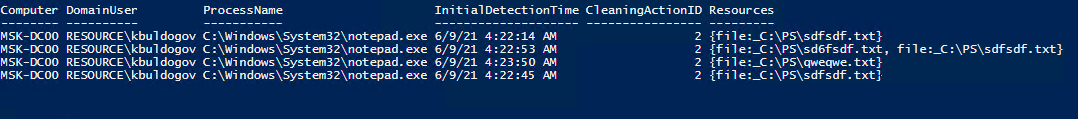

Для получения информации о срабатываниях антивируса с удаленных компьютеров можно использовать такой PowerShell скрипт:

$Report = @()

$servers= Get-ADComputer -Filter 'operatingsystem -like "*server*" -and enabled -eq "true"'| Select-Object -ExpandProperty Name

foreach ($server in $servers) {

$defenderalerts= Invoke-Command $server -ScriptBlock {Get-MpThreatDetection | Select-Object -Property DomainUser,ProcessName,InitialDetectionTime ,CleaningActionID,Resources }

If ($defenderalerts) {

foreach ($defenderalert in $defenderalerts) {

$objReport = [PSCustomObject]@{

Computer = $defenderalert.PSComputername

DomainUser = $defenderalert.DomainUser

ProcessName = $defenderalert.ProcessName

InitialDetectionTime = $defenderalert.InitialDetectionTime

CleaningActionID = $defenderalert.CleaningActionID

Resources = $defenderalert.Resources

}

$Report += $objReport

}

}

}

$Report|ft

В отчете видно имя зараженного файла, выполненное действие, пользователь и процесс-владелец.

Обновление антивируса Windows Defender

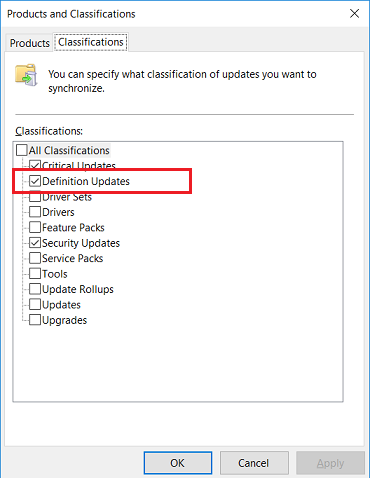

Антивирус Windows Defender может автоматически обновляться из Интернета с серверов Windows Update. Если в вашей внутренней сети установлен сервер WSUS, антивирус может получать обновления с него. Убедитесь, что установка обновлений одобрена на стороне WSUS сервера (в консоли WSUS обновления антивирусных баз Windows Defender, называются Definition Updates), а клиенты нацелены на нужный сервер WSUS с помощью GPO.

В некоторых случаях, после получения кривого обновления, Защитник Windows может работать некорректно. В этом случае рекомендуется сбросить текущие базы и перекачать их заново:

"%PROGRAMFILES%\Windows Defender\MPCMDRUN.exe" -RemoveDefinitions -All

"%PROGRAMFILES%\Windows Defender\MPCMDRUN.exe" –SignatureUpdate

Если на сервере нет прямого доступа в Интернет, вы можете настроить обновление Microsoft Defender из сетевой папки.

Скачайте обновления Windows Defender вручную (https://www.microsoft.com/en-us/wdsi/defenderupdates) и помесите в сетевую папку.

Укажите путь к сетевому каталогу с обновлениями в настройках Defender:

Set-MpPreference -SignatureDefinitionUpdateFileSharesSources \\fs01\Updates\Defender

Запустите обновление базы сигнатур:

Update-MpSignature -UpdateSource FileShares

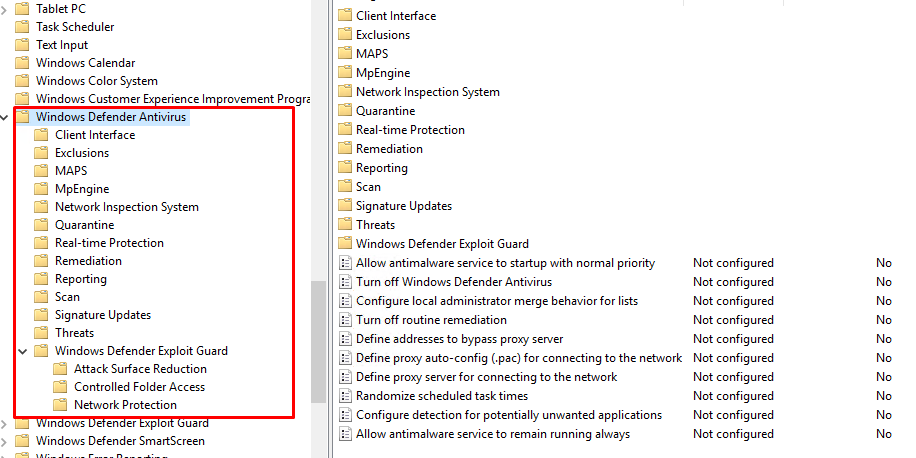

Управление настройками Microsoft Defender Antivirus с помощью GPO

Вы можете управлять основными параметрами Microsoft Defender на компьютерах и серверах домена централизованно с помощью GPO. Для этого используется отдельный раздел групповых политик Computer Configurations -> Administrative Template -> Windows Component -> Windows Defender Antivirus.

В этом разделе доступно более 100 различных параметров для управления настройками Microsoft Defender.

Например, для отключения антивируса Microsoft Defender нужно включить параметр GPO Turn off Windows Defender Antivirus.

Более подробно о доступных параметрах групповых политик Defender можно посмотреть здесь https://docs.microsoft.com/en-us/microsoft-365/security/defender-endpoint/use-group-policy-microsoft-defender-antivirus

Централизованное управление Windows Defender доступно через Advanced Threat Protection доступно через портал “Azure Security Center” (ASC) при наличии подписки (около 15$ за сервер в месяц).

- Remove From My Forums

-

Question

-

My server 2019 has no Defender GUI and in concerned there is no real time protection running.

I tired to remove and reinstall using power shell using the commands

Uninstall-WindowsFeature -Name Windows-Defender

Install-WindowsFeature -Name Windows-DefenderStill no GUI

-

Edited by

Nigel Patterson

Wednesday, June 10, 2020 9:21 AM

-

Edited by

All replies

-

-

Proposed as answer by

Eve WangMicrosoft contingent staff

Thursday, June 11, 2020 5:59 AM

-

Proposed as answer by

-

Thanks Tim but I am not interesting in cmdlets, its the GUI I am wanting to work.

-

Thanks Leo, I am not interesting in cmdlets, its the GUI I am wanting to work.

I have run the commands and getting ambiguous results and its time consuming.Much faster and simpler to navigate the GUI.

Also of concern is the reg key Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\Real-Time Protection

A key called DisableRealTimeMonitoring has a value of 1

-

Not sure what GUI you’re expecting, but this is what exists on Windows Server 2019:

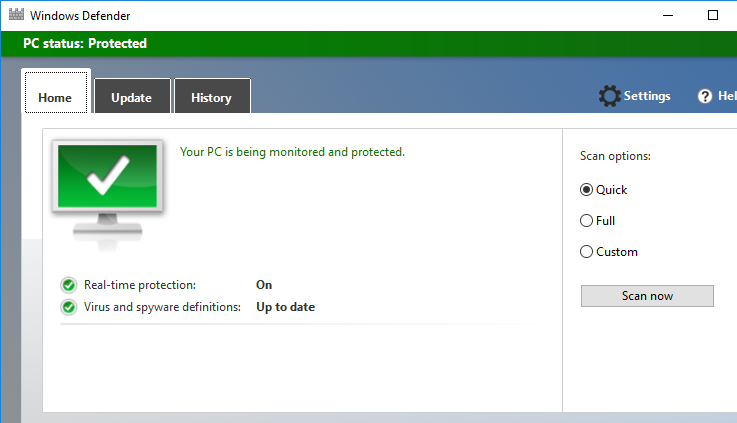

The Windows Defender GUI in Windows Server 2016 was different and more simple.

Blog:

https://thesystemcenterblog.com

LinkedIn:

-

Edited by

Leon Laude

Thursday, June 11, 2020 8:58 AM

-

Edited by

-

Thanks Leon, thats the GUI am an after on my brand new Server 2019 instillation.

Should be there and you would think hat after 25 years working with windows server that i would know how to get it working. Microsoft is a master at making a fool of me

-

Are you running the Windows Server 2019 (Long-Term Servicing Channel) release?

So if you search for «Defender» as shown below, you don’t get these options?

Blog:

https://thesystemcenterblog.com

LinkedIn: -

-

Its not there

have also tried to run the power shell command Install-WindowsFeature -Name Windows-Defender-GUI

PS C:\Windows\system32> Install-WindowsFeature -Name Windows-Defender-GUI

Install-WindowsFeature : ArgumentNotValid: The role, role service, or feature name is not valid:

‘Windows-Defender-GUI’. The name was not found.

At line:1 char:1

+ Install-WindowsFeature -Name Windows-Defender-GUI

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : InvalidArgument: (Windows-Defender-GUI:String) [Install-WindowsFeature], Exception

+ FullyQualifiedErrorId : NameDoesNotExist,Microsoft.Windows.ServerManager.Commands.AddWindowsFeatureCommandSuccess Restart Needed Exit Code Feature Result

——- ————— ——— —————

False No InvalidArgs {} -

Even stranger is that the option to install the gui is missing

-

-

Do you have any third party antivirus software installed on the server?

The feature is only called Windows-Defender in Windows Server 2019, there is no feature with GUI, as in Windows Server 2016.

Install-WindowsFeature -Name Windows-Defender

In Windows 10/Windows Server, version 1703 and later, the Windows Defender app is part of the Windows Security.

Also check what services you have running:

Also do you have any Group Policies configured for Windows Defender?

Blog:

https://thesystemcenterblog.com

LinkedIn: -

Thanks Leon,

Install-WindowsFeature -Name Windows-Defender is the cmd i used to install defender.

The issue is that there is no GUI and nor can I find a way to turn it on\enable it and there should be a way.

The defender service is running but as I have said in previous posts, the GUI is simpler to navigate, there is a reg key that appears to me to have disabled real time monitoring, it should not be this hard to have a GUI for threat management IMHO.

-

Have already run the Dism /Online /Cleanup-Image /CheckHealth

No Component

Store Corruption Detected.As for re instillation of a production server, to get the GUI of defender working, I will buy a 3rd party product before doing that and is probably where I am headed.

- Remove From My Forums

-

Question

-

Good afternoon,

I am trying to activate windows defender on several servers that have Windows Server 2019 installed but it is being impossible.

In Windows server 2016 I have been able to do it with the command Install-WindowsFeature

-Name Windows-Defender -Source \\servidor_remoto\WinSxS\ or dism

/online /enable-feature /featurename:Windows-Defender /all /source:\\servidor_remoto\c$\windows\WinSxS /limitaccess /NoRestartI have tried the same method, or from the Windows Manager indicating the source and it does not work either.

I have followed procedures to put the .wim etc, but it does not work.

Any ideas?

Thanks

In this article, we want to teach you to Set up Defender Antivirus on Windows Server 2019.

Microsoft Defender Antivirus is an antivirus software developed by Microsoft to protect computers running Windows. It scans, detects, and removes viruses, spyware, and malware, helping to protect the operating system from infection.

Formerly known as Microsoft AntiSpyware and Windows Defender, the software was originally based on GIANT AntiSpyware, acquired by Microsoft on December 16, 2004. It was first released on October 24, 2006.

Microsoft Defender offers tracking prevention to help you manage how websites track your data and to give you more control over your privacy settings when browsing the web. Also, it has a password generator, plus a password monitor that lets you know if any of your passwords have been compromised.

When set to active mode, Microsoft Defender acts as the primary antivirus app on your device. It scans files, remediates threats, and lists detected threats in security reports on the Windows Security app.

- How To Set up Defender Antivirus on Windows Server 2019

How To Set up Defender Antivirus on Windows Server 2019

In this guide, you will learn to enable Defender Antivirus on Windows server 2019.

To set up Defender Antivirus on the Windows server, follow the steps below.

Enable Defender Antivirus on Windows Server 2019

To enable the Defender Antivirus, you need to open your Server Manager and click on Add Roles and Features.

Then, in the Before begin screen, just click Next to continue.

At this point, select the Role-based or feature-based installation and click Next.

At this point, you need to select your destination server and click Next. Here we select a server from the server pool.

Here you can select the server roles and click Next.

At this point, you need to choose the Windows defender features and check out Windows Defender and GUI for the Windows Defender box and click Next.

Windows Server Antivirus

Now you need to click on Install to install the Defender Antivirus on your Windows server.

This will take some time to complete. Finally, click close.

Conclusion

In some operating system settings, Windows Defender Antivirus is disabled. You can enable it with the help of this article.

Hope you enjoy it.

- Remove From My Forums

-

Question

-

Good afternoon,

I am trying to activate windows defender on several servers that have Windows Server 2019 installed but it is being impossible.

In Windows server 2016 I have been able to do it with the command Install-WindowsFeature

-Name Windows-Defender -Source \\servidor_remoto\WinSxS\ or dism

/online /enable-feature /featurename:Windows-Defender /all /source:\\servidor_remoto\c$\windows\WinSxS /limitaccess /NoRestartI have tried the same method, or from the Windows Manager indicating the source and it does not work either.

I have followed procedures to put the .wim etc, but it does not work.

Any ideas?

Thanks