Время на прочтение

4 мин

Количество просмотров 56K

В интернете уже есть множество статей на эту тему. Я провел короткое исследование, в ходе которого обнаружилось, что большинство из них задействуют стандартные настройки VeraCrypt, которые уже давно отработаны злоумышленниками и не могут считаться безопасными. Поскольку с развитием и появлением на рынке мощных пользовательских устройств растет и спрос на превосходящее его по характеристикам энтерпрайз-оборудование.

Сегодня я расскажу, как мы будем выстраивать линию обороны для защиты данных на устройстве с Windows.

Этот материал вдохновлен статьёй Олега Афонина «Как укрепить «Веру». Делаем шифрованные контейнеры VeraCrypt неприступными». Если вы хотите углубиться в тему ИБ, то можете задонатить и подписаться на него.

Важно

Есть небольшая вероятность, что ваш процессор (старенький или недорогой) не поддерживает технологию ускоренной расшифровки AES. В таком случае расшифровка диска при включении устройства вместо секунд будет занимать минуты (время от ввода пароля до начала загрузки ОС будет занимать больше).

Узнать заранее поддерживает ли ваш данную технологию можно на официальном сайте вендора. Например Intel:

Или проверить можно на сторонних сайтах, пример здесь.

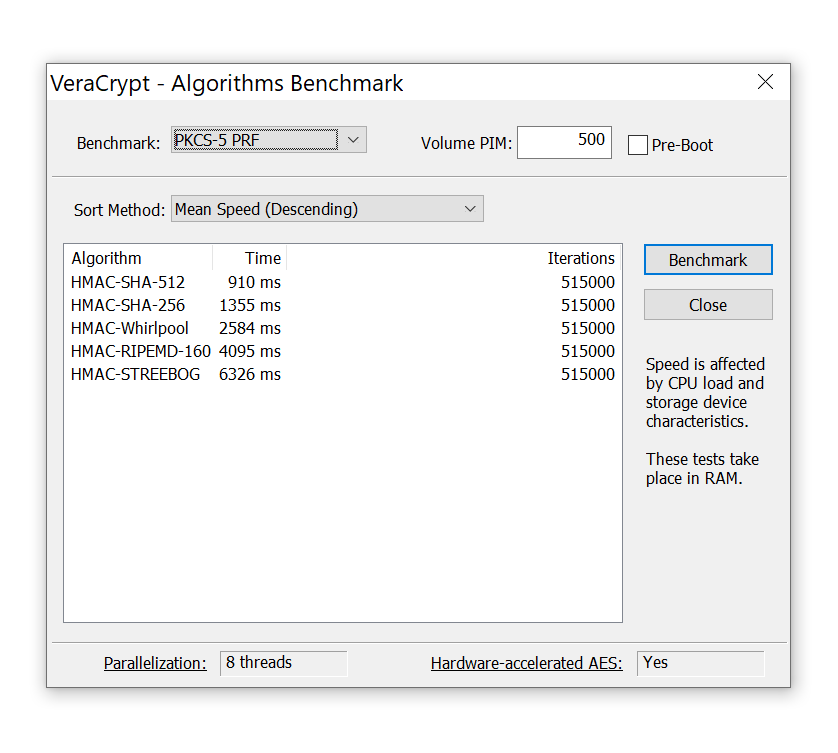

Также можно проверить наличие данной технологии с помощью самой программы VeraCrypt. После установки зайдите в Сервис —> Тест скорости… Нас интересует показатель в правом нижнем углу.

Показатель «Да» будет означать наличие ускорения, показатель «Н/П» — ее отсутствие.

Установка

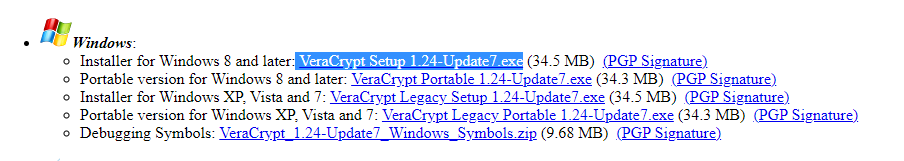

Скачивайте с официального сайта. Заходим на вкладку Downloads, выбираем версию (Installer for) для своей операционной системы, я выбрал Windows.

Далее открываем скачанный файл и начинаем установку. Тут все просто, подтверждаем все пункты пока не установим программу.

VeraCrypt в конце процедуры может пожаловаться на функцию быстрого запуска ОС. В этом случае, отключаем ее:

Перезагружаем компьютер.

Эксплуатация

После перезагрузки открываем VeraCrypt и создаем новый том. В открывшемся мастере создания томов мы делаем следующее:

-

Выбираем «Зашифровать раздел или весь диск с системой»

-

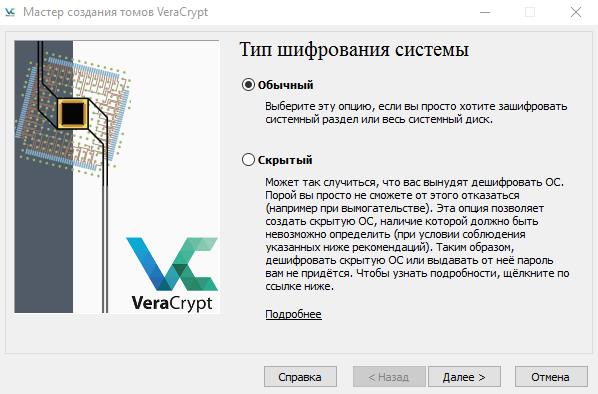

Тип шифрования — обычный

-

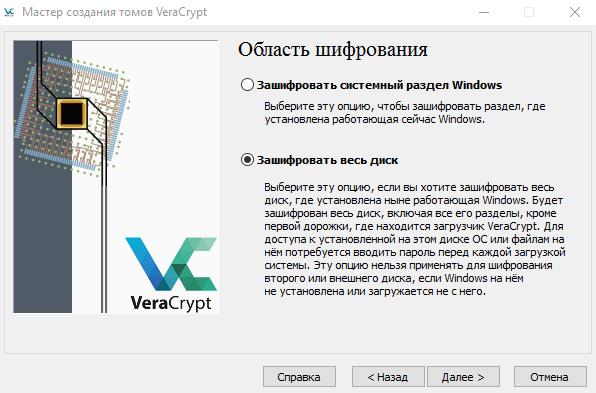

Область шифрования — на выбор два варианта, «Зашифровать системный раздел Windows» или «Зашифровать весь диск». Если у вас доступен второй, то выбираем его.

-

Число операционных систем — «Одиночная загрузка», если у вас на машине только одна ОС.

Шифрование

И тут мы переходим к самому интересному, методам шифрования.

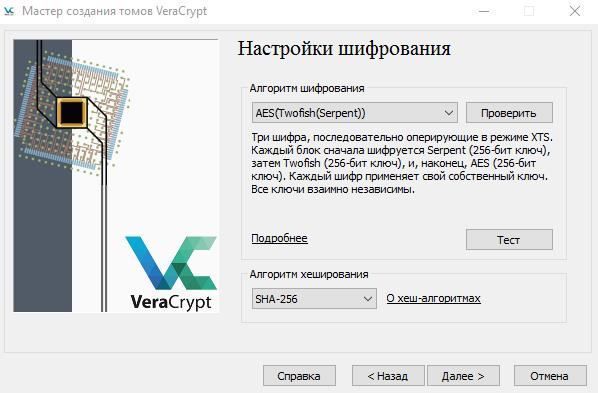

В качестве алгоритма мы выбираем проверенный временем AES, а вот с хэшированием уже посложнее.

В первую очередь злоумышленники отрабатывают самые распространенные сценарии, AES и SHA-512, которые стоят по умолчанию. По возможности отказываемся от стандартных настроек: усложняем задачу хакерам, чтобы им пришлось дольше угадывать какой комбинацией вы шифруетесь.

Лично я выберу Whirlpool.

Внимание, ни при каких условиях не выбирайте Streebog, данный алгоритм содержит дыру в безопасности (разработан Центром защиты информации и специальной связи ФСБ России с участием ОАО «ИнфоТеКС»)

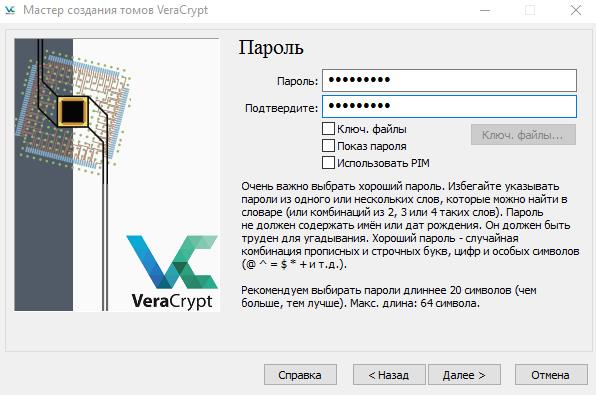

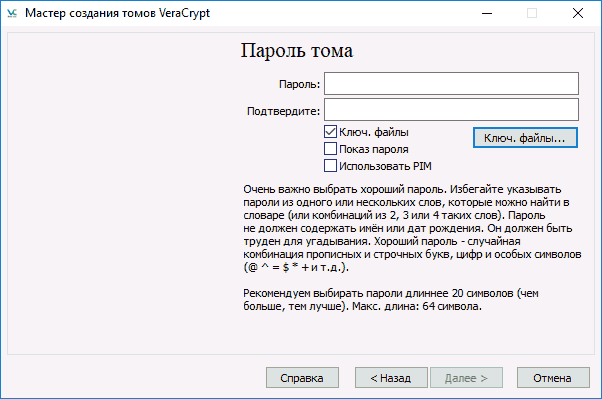

Далее идет выбор пароля. Подробнее о том из чего состоит хороший пароль вы можете найти в нашей статье. Важный совет: придумайте уникальный, который еще нигде не использовали. Корпорации хранят даже ваши старые логины-пароли на серверах. Один запрос «правоохранительных» органов и все ваши данные авторизации окажутся у них в руках.

Ставим галочку «Использовать PIM» и идем дальше.

PIM (Personal Iterations Multiplier)

Нас попросят ввести PIM, там же приводится описание данного термина. Чем больше — тем безопаснее, но вместе с тем медленнее. Подождать лишние секунды при загрузке несложно, а нам полезнее.

Если вам интересны конкретные цифры, то ниже будут представлены картинки с тестами:

Настройки PIM по умолчанию (485):

500:

1000:

Чтобы у вас сложилось понимание почему мы должны его использовать, представим, что даже если злоумышленник знает пароль, ему придется перебирать все вариации PIM, то есть (1,2,3 … n) чтобы расшифровать диск. И если не знать точного числа, то можно застрять надолго, что играет нам на руку.

Но даже при высоком значении стоит выбирать номер очень аккуратно. То есть комбинации 1234 / 2012 / 1939 / год рождения ребенка / поступления / совершеннолетия сразу отбрасываем. Число никак не должно быть связано с вами, и при этом не быть слишком тривиальным.

Итак, PIM должен быть большим, анонимным и неординарным. Например 1709.

Нам предложат сгенерировать дополнительные ключи, нам они не требуются, нажимаем далее.

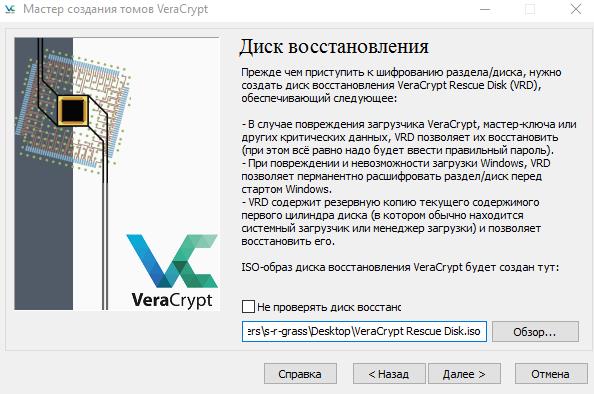

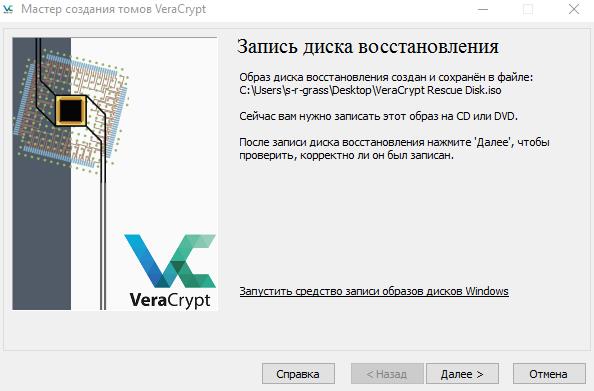

Затем последует предложение по созданию диска восстановления. Если вы храните важные данные в защищенном облаке, то можете пропустить данный этап. Если же все данные хранятся только на устройстве, то можно создать флешку восстановления ключей. Даже если злоумышленники найдут флешку — сделать с ней они ничего не смогут. Как и говорится в описании, годится она лишь для восстановления загрузочного раздела. Пароль придется вводить в любом случае.

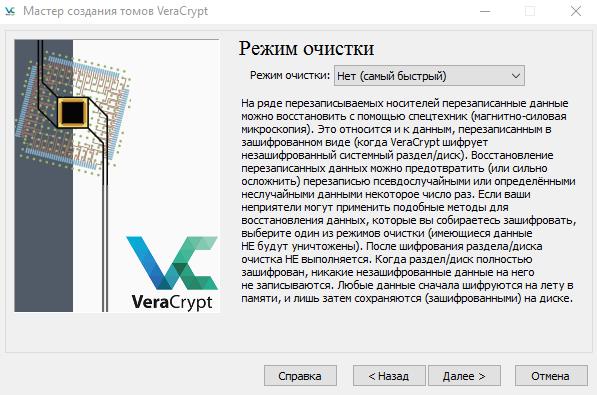

Далее идет режим очистки. Описание данное самой программой я считаю достаточным, лишь отмечу, что я выбрал 3 прохода.

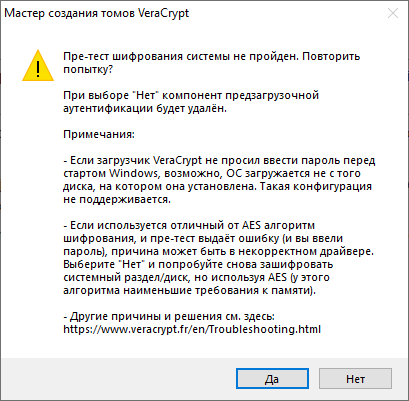

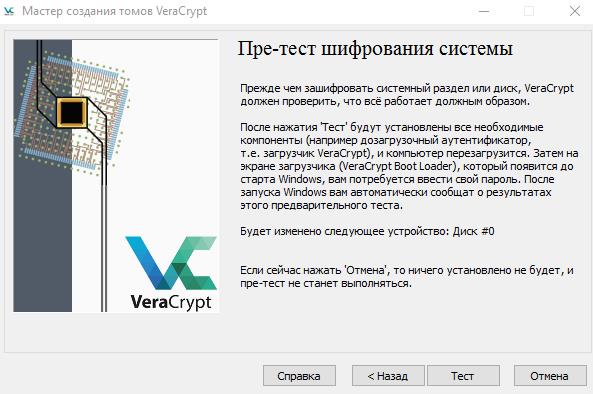

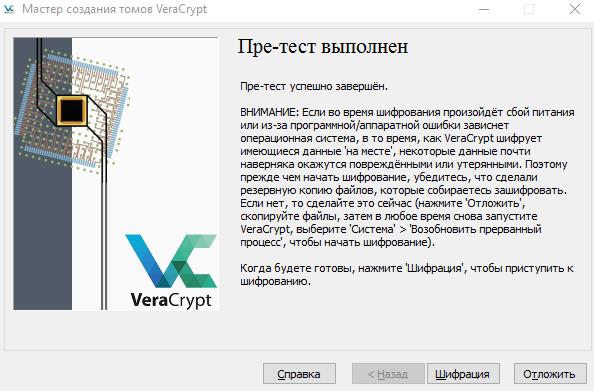

Пре-тест

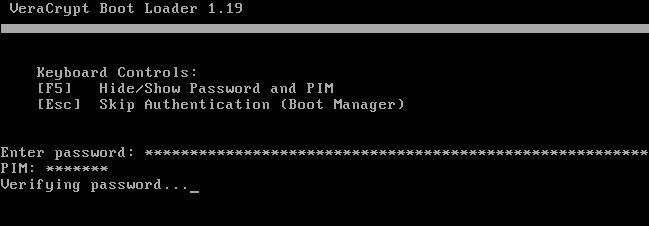

Теперь, когда мы выполнили все необходимые настройки, нам остается лишь сделать пре-тест, в ходе которого компьютер перезагрузится, но вместо привычного значка Windows нас поприветствует холодный интерфейс шифровальщика, который попросит ввести пароль и PIM. Вводим.

Для особых случаев в ходе пре-теста (например если вы резко забыли пароль и PIM придуманные 5 минут назад) существует механизм обхода ввода пароля. Нажимаем на ESC и загружаемся в Windows. VeraCrypt уведомит нас что пре-тест провалился и предложит пройти его снова. Мы от предложения отказываемся.

Заходим в Система —> Окончательно расшифровать системный раздел/диск. Убеждаемся что ничего не зашифровано и повторяем весь процесс шифрования с начала.

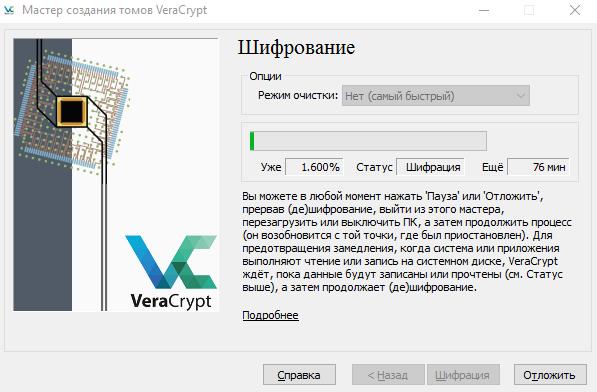

В случае успешного входа нас встретит VeraCrypt с оповещением, что пре-тест выполнен успешно, и нам остается лишь зашифровать диск, что мы и делаем, нажав Encrypt, после чего ждем около 15 минут.

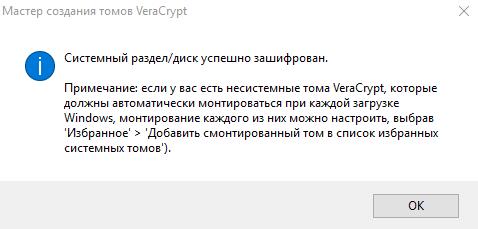

Вы сделали это. Вы — Молодец.

Дальше ответы на вопросы:

— За раз шифруется только 1 диск ?

— В данной статье мы шифровали только системный, в том случае если у вас имеются дополнительные, вы повторяете все те же действия указанные ранее. В таком случае для доступа к этому диску вам каждый раз придется заходить в VeraCrypt чтобы размонтировать диск и получить к нему доступ. Лучше просто не держать на втором диске важной информации, чтобы не тратить время на его шифрование.

— Разве увеличение длины пароля на два-три знака из расширенного набора символов не даст схожий или даже лучший результат чем PIM?

— Если подходить с чисто вычислительной точки зрения, то даст. Реальность же такова, что большая часть атак проводится с настройками по умолчанию. Программы, способные использовать атаки с нестандартным значением PIM, можно пересчитать по пальцам одной руки, а программ, которые способны автоматизировать атаки с кастомным рядом значений PIM, и того меньше.

Русский

Статья

Операционная система Windows не может на 100% гарантировать, что при наличии пароля доступ к ноутбуку посторонние не получат. Пароль учетной записи можно узнать и поменять при помощи специальных инструментов не имея доступ в саму ОС. Поэтому возникает необходимость шифрования данных на жестком диске. Это позволяет не беспокоиться о несанкционированном доступе в том случае, если владелец перед тем как оставить ноутбук без присмотра блокирует его.

В данной статье будет рассматриваться программа для шифрования жесткого диска VeraCrypt с операционной системой Windows 10, и шифрованию будет подвергнут весь системный жесткий диск со всеми разделами, включая системный раздел. Категоричность с ОС связана с тем, что ранее уже были опубликованы статьи «Виртуальный зашифрованный жесткий диск при помощи VeraCrypt» и «Зашифровать компьютер при помощи TrueCrypt», а вопросы о шифровании жесткого диска на Windows 10 стали часто возникать у посетителей сайта.

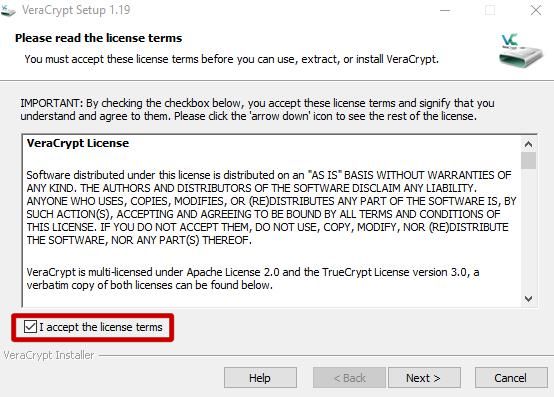

Установка VeraCrypt

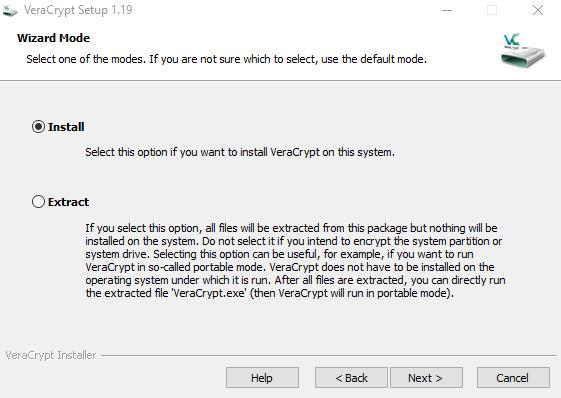

Запускаем установочный файл. В первом окне отображается лицензионное соглашение, нажимаем кнопку «I accept the license terms«, которая означает согласие с его условиями. Нажимаем «Next«.

В следующем окне необходимо выбрать режим установки — установка или распаковка. Режим распаковка может пригодится для работы с виртуальными зашифрованными жесткими дисками. Так как необходимо шифровать весь диск, а не создавать виртуальные жесткие диски, необходимо выбрать пункт «Install» и нажать кнопку «Next«.

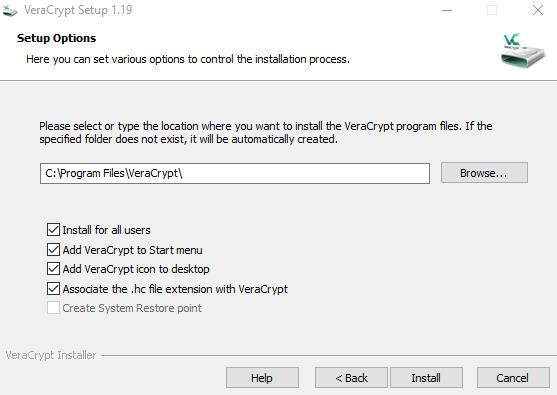

Далее необходимо выбрать опции установки. Опции оставляем по умолчанию, нажимаем «Install«.

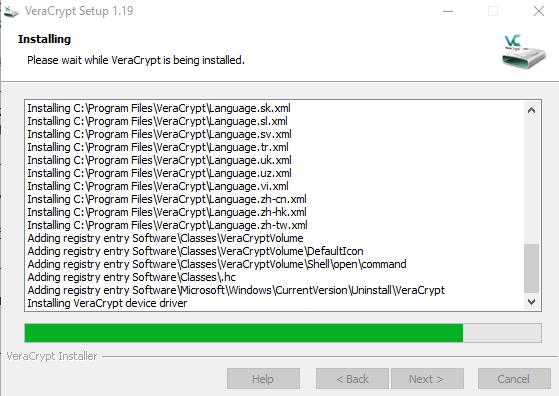

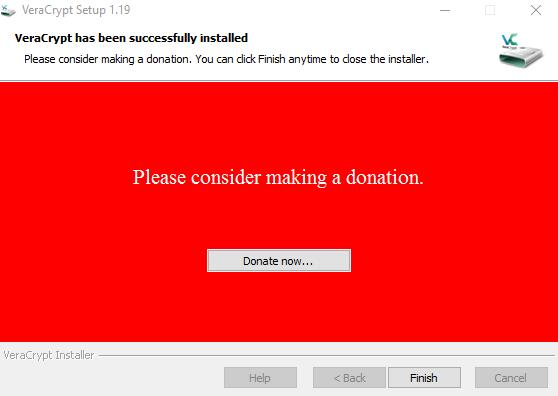

Начался процесс установки, просто ждём появления сообщения об успешной установке.

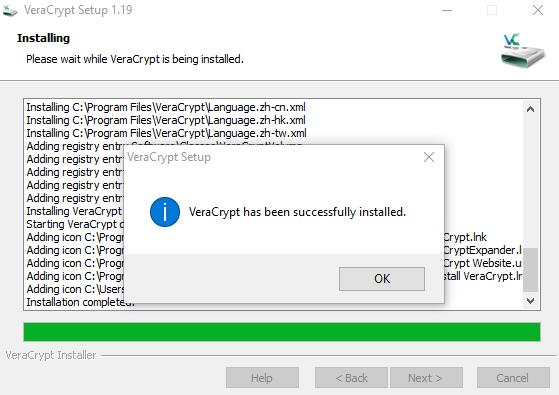

Появляется сообщение о том, что установка успешно завершена.

Теперь можно увидеть просьбу разработчиков пожертвовать деньги. Нажимаем «Finish«.

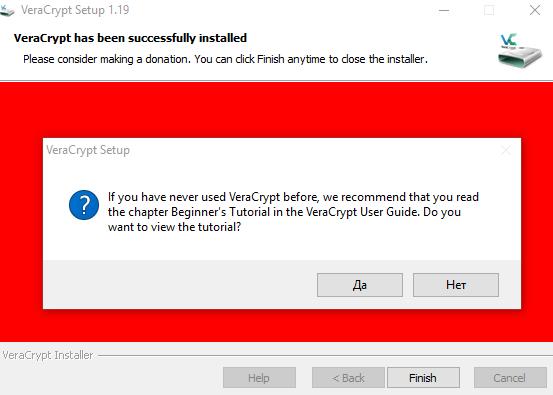

После нажатия Finish появляется сообщение с предложением посмотреть справочный материал, нажимаем «Нет«.

Установка программы для шифрования жесткого диска успешно завершена.

Настройка программы и шифрование жесткого диска

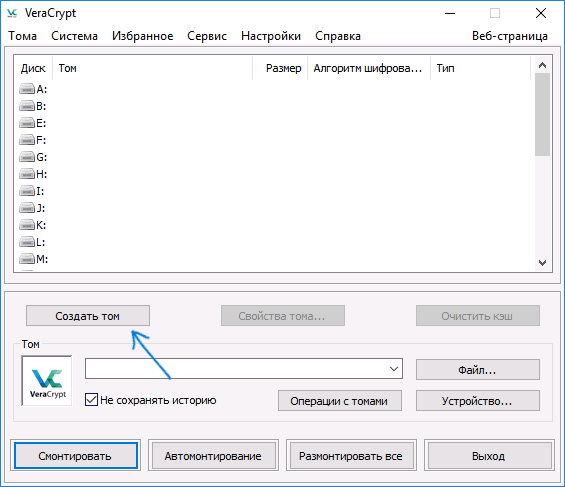

Запускаем с рабочего стола ярлык «VeraCrypt«.

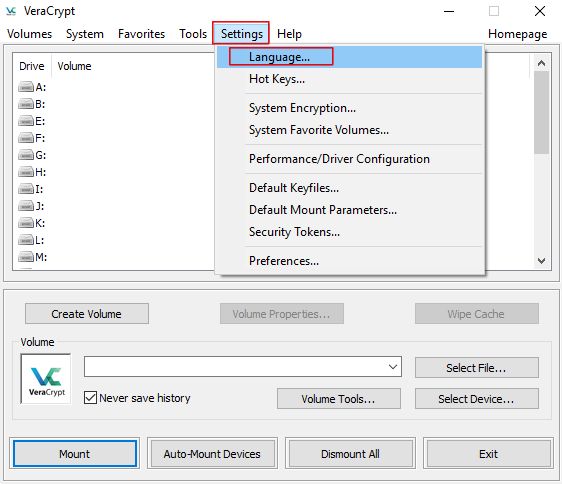

По умолчанию интерфейс на английском языке, но перевод на русский язык есть, интерфейс просто нужно переключить на русский язык. Заходим во вкладку «Settings«, потом пункт «Language…«.

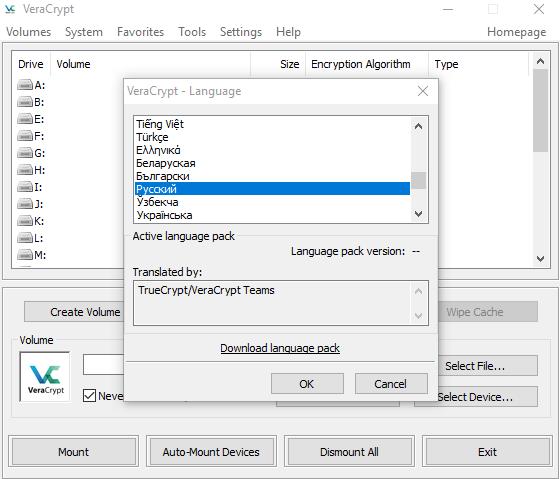

В следующем окне необходимо выбрать «Русский» язык и нажать кнопку «Ок«.

Интерфейс сразу становится на русском языке. Это приятно, так как в TrueCrypt было необходимо перезагрузить программу для применения языка интерфейса, а в VeraCrypt язык меняется сразу без перезапуска.

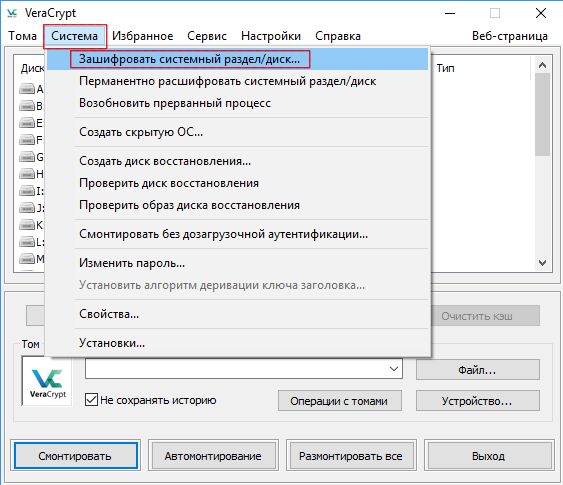

Теперь приступаем к процессу шифрования жесткого диска с учетом того, что у нас используется Операционная система Windows 10. Переходим во вкладку «Система» и выбираем пункт «Зашифровать системный раздел / диск«.

Теперь нужно выбрать тип шифрования — обычный или скрытый. Для использования скрытого типа необходимо иметь два жестких диска, два раздела одного диска не подойдут. Выбираем обычный тип.

Далее необходимо указать область для шифрования. Шифрование системного раздела рекомендуется разработчиками, так как при шифровании всего диска могут быть проблемы с загрузочным сектором VeraCrypt из-за недостаточного места. Стоит отметить, что при наличии нескольких разделов одного диска и выборе пункта «зашифровать системный раздел» будет зашифрован только тот раздел, на который установлена Windows. На ноутбуках часто люди создают два раздела, один для системы, а второй для пользовательских данных. В таком случае пользовательские данные не будут защищены, поэтому рекомендуется выбирать «Шифрование всего диска«. Выбираем весь диск.

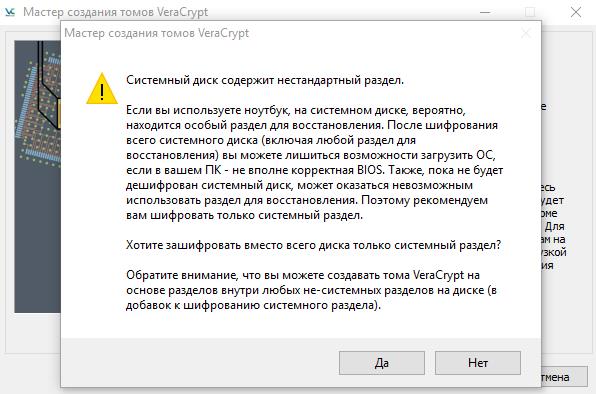

Появляется уведомление с рекомендацией использовать шифрование только системного раздела. Нажимаем «Нет«, так как необходимо шифрование всего диска.

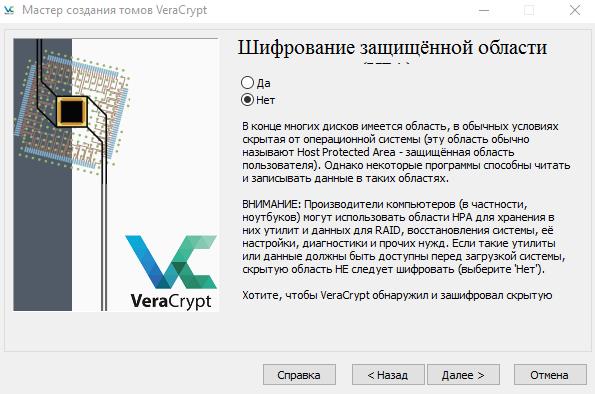

Теперь необходимо указать нужно ли обнаружить и зашифровать скрытый раздел. Уже было выбрано шифрование всего диска, поэтому выбираем «Нет«.

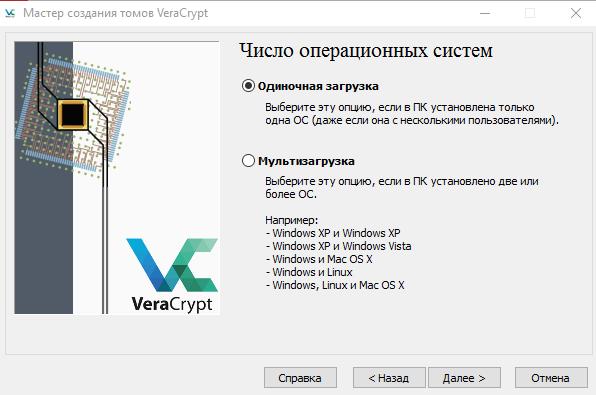

Далее нужно указать количество установленных операционных систем. Если при загрузке компьютера нет выбора операционной системы, значит установлена одна ОС. Данная инструкция нацелена на ноутбук с одной ОС, если используется несколько ОС, тогда выбирайте пункт «мультизагрузка» на свой страх и риск. Выбираем пункт «Одиночная загрузка«.

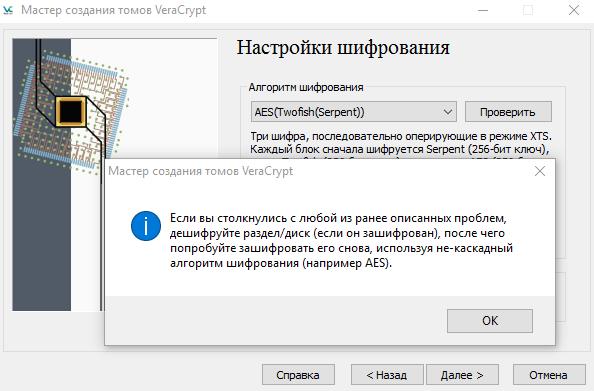

Теперь выбираем алгоритм шифрования. По умолчанию стоит алгоритм AES с длиной ключа 256. Оптимальный выбор. Можно выбрать AES(Twofish(Serpent)), но тогда шифрование может быть дольше четырёх часов. Оставляем по умолчанию или выбираем более стойкий вариант.

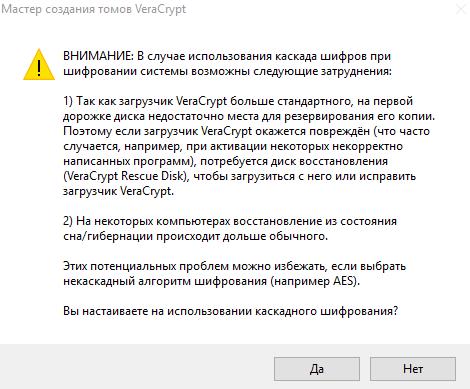

Если был выбран «AES(Twofish(Serpent))» далее появится уведомление об использовании каскада шифров. Следует внимательно прочитать его, и не терять диск для восстановления, который будет создан далее. Нажимаем «Да«.

Далее появится ещё одно уведомлений об использование каскада шифров. Нажимаем «Ок«.

Теперь нужно указать пароль, который будет использоваться для загрузки операционной системы. Настоятельно рекомендуется использовать пароли длиной от 20 символов. Если такой пароль не подходит, так как запомнить его точно не получится, тогда можно ввести короткий, но не менее 8 символов с использованием знаком и символов. В нем не должно быть слов или сокращений от фамилии и инициалов. В случае использования короткого пароля появится предупреждение. Другие опции рекомендуется оставить по умолчанию. Можно поставить галочку «Использовать PIM» и в следующем окне необходимо будет указать чисто итераций, которое обязательно нужно запомнить, иначе войти в систему не получится. Поэтому рекомендуем не ставить галочку «Использовать PIM«. Вводим пароль.

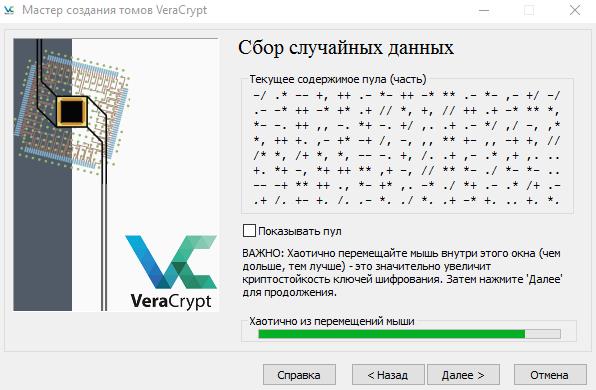

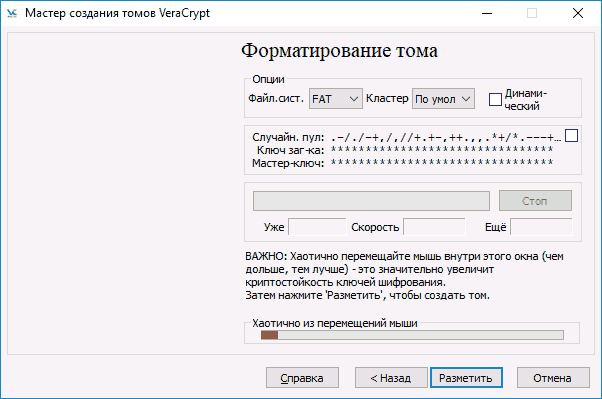

Далее идёт сбор случайных данных. Просто водите мышкой в пределах окна пока индикатор не станет зеленым, и потом нажимаем «Далее«.

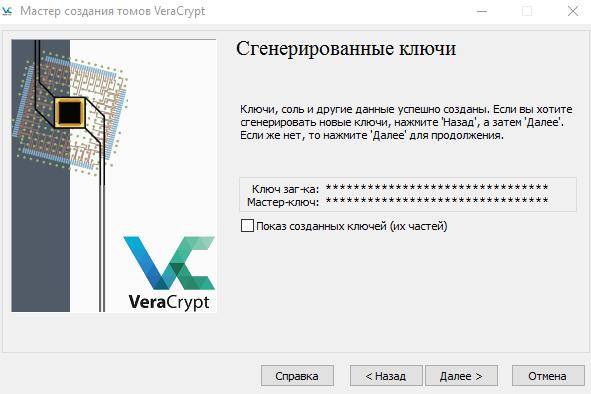

Ключи и случайные данные успешно созданы, нажимаем «Далее«.

Теперь нужно создать образ восстановления и записать его на диск. По умолчанию образ создаётся в документах пользователя, но можно изменить расположение нажав кнопку «Обзор«, главное при изменении места указать имя с таким же расширением «VeraCrypt Rescue Disk.iso«. Нажимаем «Далее«.

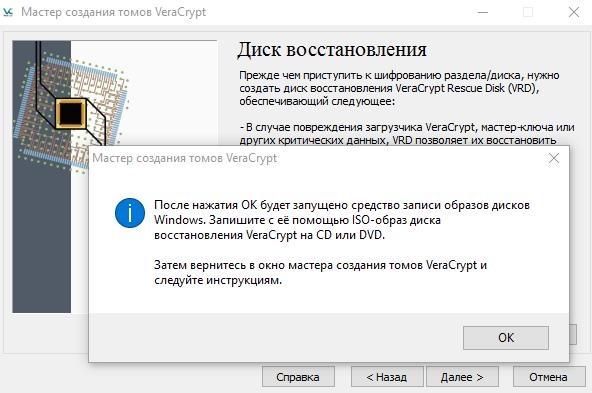

Далее появится уведомление о том, что будет запущено средство записи образов дисков для того, чтобы непосредственно создать диск восстановления. Нажимаем «Ок«.

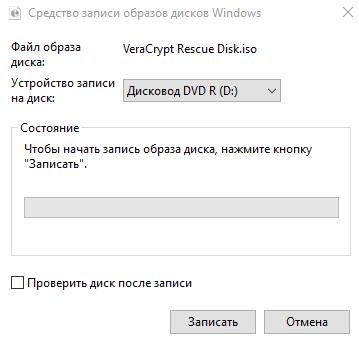

Вставляем чистый или перезаписываемый диск (CD или DVD) и записываем образ диска. Нажимаем «Записать«.

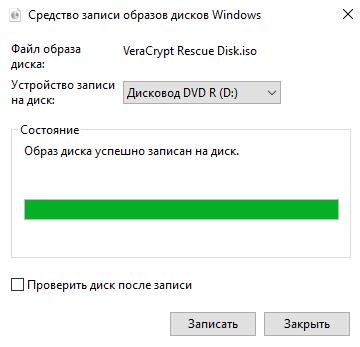

После того, как диск успешно записан нажимаем кнопку «Закрыть«. Диск из привода не вытаскивайте, так как далее его будет необходимо проверить.

Возвращаемся к окну мастера VeraCrypt. Далее будет проверен диск восстановления. Нажимаем «Далее«.

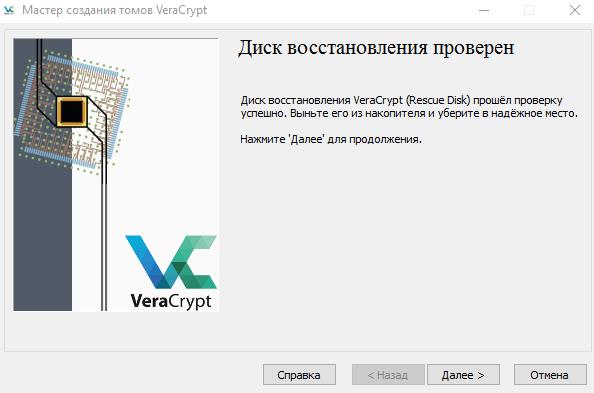

В следующем окне написано об успешной проверке диска. Нажимаем «Далее«.

Теперь нужно выбрать режим очистки. В данном окне он хорошо описан, но следует отметить, что очистка дополнительно добавит время к процессу шифрования. Если в Вашем случае есть опасность, что данные будут пытаться вытащить в ближайшее время, тогда стоит выбрать режим очистки с количеством проходов не менее трех. Выбираем режим очистки и нажимаем «Далее«.

Теперь необходимо провести проверку, что всё работает должным образом. Нажимаем кнопку «Тест«.

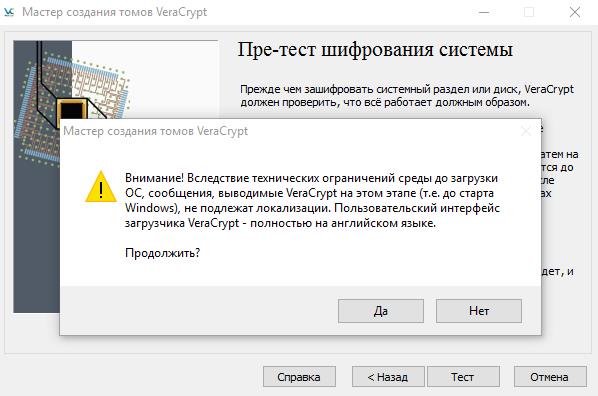

Далее появится уведомление о том, что загрузчик VeraCrypt не переведён на русский язык, то есть до загрузки Операционной системы всё будет на английском языке. Нажимаем «Да«.

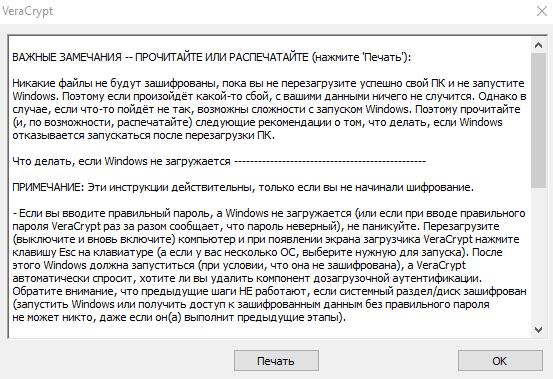

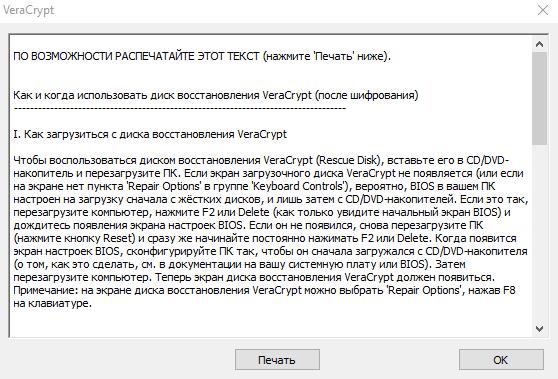

Далее появится окно с инструкция с действиями в случае, если ОС не загружается. Обязательно напечатайте этот текст. После того, как напечатали, нажимаем «Ок«.

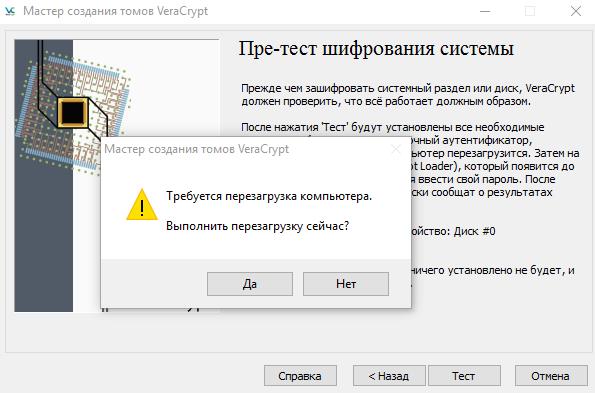

Далее мастер создания томов попросит перезагрузить компьютер. Нажимаем «Да«.

При загрузке компьютера до загрузки операционной системы появится загрузчик VeraCrypt. Вводим пароль указанный ранее, а в поле PIM ничего не вводим (если не ставили галочку «Использовать PIM«), просто нажимаем Enter. Если ставили галочку «Использовать PIM«, тогда в соответствующее поле необходимо ввести число итераций. Далее начнется процесс проверки пароля, который может занять некоторое время, поэтому паниковать не нужно, если он продлится от 2 до 5 минут. При вводе некорректного пароля или некорректном PIM (если использовали) будет написано incorrect password.

Если компьютер не загружается, стоит воспользоваться диском восстановления. При успешной загрузке компьютера видим сообщение об успешном тестировании. Теперь всё готово к шифрованию. Нажимаем «Шифрация«.

Далее появится сообщение с инструкцией использования диска восстановления, которую необходимо напечатать. Нажимаем «Ок«.

Начинается процесс шифрования. Время шифрования зависит от компьютера — насколько он мощный и какой тип носителя информации используется. В случае с SSD время шифрования каскадным шифром без очистки может составлять около 80 минут. В случае с обычными жесткими дисками при аналогичных условиях время шифрования может составлять около четырех часов.

По окончанию шифрования появится сообщение о том, что жесткий диск успешно зашифрован.

Шифрование завершено, нажимаем «Готово«.

Дешифрование диска

Данный способ дешифрование подходит только в том случае, если процесс шифрование был завершен без ошибок и Операционная Система успешно загружается.

Запускаем VeraCrypt, в списке будет системный диск, нажимаем на него правой кнопкой мыши и выбираем пункт «Расшифровать перманентно».

Программа запросит подтверждение дешифрования. Нажимаем «Да». Затем появится ещё одно подтверждение, нажимаем «Да».

Начинается процесс дешифрования, который займет столько же времени, сколько занял процесс дешифрования с вычетом очистки. По завершению появится уведомление об успешном дешифровании, и будет предложено перезагрузить компьютер.

Рассказываем, как зашифровать жесткий диск и данные на нем, чтобы злоумышленники не получили к ним доступ.

Шифрование жесткого диска защищает все файлы сразу. Чтобы использовать компьютер с зашифрованным жестким диском, нужно ввести пароль или другой ключ при входе в систему, иначе данные на диске не будут доступны.

Этот вид шифрования хорош в качестве первой линии защиты. Если кто-то украдет ваш ноутбук или извлечет диск из одного из серверов, им нужно будет взломать шифрование жесткого диска, чтобы получить доступ к устройству.

С этим видом защиты, также можно использовать шифрование на уровне папок и шифрование отдельных файлов.

Шифрование диска

BitLocker Device Encryption — это инструмент Microsoft для шифрования диска полностью, он встроен в Windows 10 Pro и Enterprise.

У BitLocker есть несколько недостатков:

- Если BitLocker Device Encryption не был предварительно установлен на вашем компьютере, установка и настройка могут вызвать трудности. На сайте Microsoft есть список устройств с предустановленным Bitlocker;

- На разных устройствах функции Bitlocker могут отличаться, все зависит от вашей материнской платы;

- Как упоминалось ранее, BitLocker работает только с Windows 10 Professional и Enterprise.

Есть альтернатива – программа VeraCrypt, у которой нет таких недостатков:

- Установить VeraCrypt значительно проще, чем BitLocker;

- VeraCrypt не зависит от комплектующих вашего компьютера;

- VeraCrypt работает на любой версии Windows 10.

VeraCrypt — это бесплатная программа с открытым исходным кодом (FOSS). Не вдаваясь в спор как «открытый исходный код против закрытого исходного кода», с нашей точки зрения, программное обеспечение FOSS обычно считается более безопасным. Кроме того, оно бесплатно. После установки VeraCrypt нужно будет просто вводить пароль при каждом запуске компьютера.

Учитывая все это, в следующем пункте мы расскажем, как установить VeraCrypt.

Как установить VeraCrypt для шифрования жесткого диска в Windows 10

Хотя установка VeraCrypt намного проще, чем установка Bitlocker, в ней не все так просто. Если сделать что-то не так, есть шанс потерять файлы или даже доступ ко всему диску.

Советуем прочитать инструкцию перед тем, как начать установку. Если вы не уверены, что сможете сделать все правильно, или боитесь потерять пароль, то лучше не использовать этот вид шифрования.

Установка VeraCrypt

Инструкция по установке VeraCrypt для Windows 10:

- Вам понадобится USB-накопитель для аварийного восстановления диска VeraCrypt. Возьмите USB-накопитель и отформатируйте его в FAT или FAT32, чтобы он был готов, когда понадобится.

- Вам также понадобится программа, которая может распаковывать архивы. Мы рекомендуем 7-zip, она бесплатна и у нее открытый исходный код.

- Перейдите на страницу загрузки VeraCrypt и найдите установщик для Windows.

- Запустите установку VeraCrypt, оставьте все пункты по умолчанию. В первом окне можно выбрать язык установки, там есть русский язык.

- Через некоторое время появится сообщение «VeraCrypt успешно установлен».

- Нажмите «ОК», а затем «Готово», чтобы завершить установку. VeraCrypt покажет сообщение, как на скриншоте ниже.

- Если вы не работали с VeraCrypt, лучше пройти этот туториал. Нажмите «Да», чтобы просмотреть руководство или «Нет», чтобы его пропустить. В любом случае мы покажем вам остальные шаги.

- Запустите VeraCrypt. Выберите меню «Система», затем «Зашифровать системный раздел/диск».

- Появится окно «Мастер создания томов Veracrypt». Нужно будет выбрать тип шифрования — обычный или скрытый. Обычный просто шифрует всю систему. Это то, что нам нужно, так что выберите его.

- Затем программа спросит, следует ли зашифровать только системный раздел Windows или весь диск. Если у вас несколько разделов с важными данными, можно зашифровать весь диск. Если у вас только один раздел на диске (как у нас), будет один параметр — «Зашифровать системный раздел Windows». Выберите этот пункт и нажмите «Далее».

- Следующее окно — «Число операционных систем». Если у вас несколько операционных систем, выберите мультизагрузку. В противном случае выберите одиночную загрузку. Нажмите кнопку «Далее».

- Cледующим появится окно параметров шифрования. Мы рекомендуем вам выбрать AES для шифрования и SHA-256 для хеширования. Оба — широко используемые алгоритмы.

- Следующий шаг — пароль. Лучше выбрать надежный, чтобы защитить систему от взлома. У многих менеджеров паролей (например, Bitwarden) есть генераторы паролей. Примечание: VeraCrypt покажет предупреждение, если пароль меньше 20 символов. Нажмите кнопку «Далее».

- Дальше — сбор случайных данных. Нужно будет водить хаотично мышкой внутри окна. Это увеличивает надежность ключей шифрования. Как только индикатор в нижней части окна заполнится, переходите к следующему шагу.

- Потом появится окно «Сгенерированные ключи». Здесь нужно только нажать кнопку «Далее».

- Дальше нужно создать диск восстановления. Объяснение на картинке снизу. Вы можете пропустить создание физического диска восстановления, но это опасно. Обратите внимание, где VeraCrypt будет хранить ZIP-образ, затем кликните «Далее».

- Если в предыдущем шаге вы не пропустили создание диска восстановления, сейчас нужно будет заняться им. VeraCrypt не рассказывает, как это сделать, но мы покажем. Помните, мы просили вас найти USB-накопитель? Вставьте его в компьютер. Теперь перейдите в то директорию, где VeraCrypt хранит ZIP-образы. Используйте 7-zip (или другую программу для распаковки архивов) чтобы извлечь файлы из архива «VeraCrypt Rescue Disk.zip» в корень USB-накопителя. Когда это будет сделано, нажмите «Далее», чтобы VeraCrypt проверил правильность копирования.

- Если все прошло нормально, вы увидите окно сообщение «Диск восстановления проверен». Извлеките USB-накопитель из компьютера и переходите к следующему пункту.

- СледующимCледующим появится окно «Режим чистки» Обычно, с этой функцией не стоит ничего делать. Убедитесь, что для установлено значение «Нет (самый быстрый)», и нажмите «Далее».

- Появится окно «Пре-тест шифрования системы». Сейчас VeraCrypt проверит, работает ли шифрование на вашей системе. Изображение ниже подробно объясняет, что будет происходить. Щелкните «Тест», чтобы увидеть, как это происходит. Обратите внимание, что VeraCrypt, вероятно, покажет вам еще несколько предупреждений и тому подобное, прежде чем он фактически выполнит тест, так что будьте к этому готовы.

- Если все прошло успешно, компьютер перезагрузится и вы увидите окно как на скриншоте ниже.

VeraCrypt рекомендует сделать резервные копии всех важных файлов перед шифрованием системы. Это позволит восстановить их, если посреди процесса шифрования произойдет что-то серьезное, как сбой питания или сбой системы. Когда закончите с этим, сделайте глубокий вдох и нажмите «Зашифровать». VeraCrypt покажет документацию, которую стоит распечатать. В ней указано, когда использовать диск восстановления VeraCrypt после завершения шифрования. Потом начнется сам процесс шифрования.

После этого, нужно будет вводить пароль каждый раз, когда включаете компьютер.

По материалам Techspot.

Подписывайся на Эксплойт в Telegram, чтобы не пропустить новые компьютерные трюки, хитрости смартфонов и секреты безопасности в интернете.

Поменял в ноутбуке системный диск на SSD, переустановил Windows 10 Pro, и решил зашифровать системный диск утилитой TrueCrypt [1]. Однако оказалось, что последняя версия TrueCrypt 7.0a поддерживает только системные разделы MBR, но Windows 10 была установлена по умолчанию на раздел GPT (GUID Partition Table).

Нужно было искать другой доступный вариант. BitLocker рассматривать не хотелось, потому что он закрытый, и доверия к нему нет. Непродолжительное поиск в Интернете подсказал, что есть хорошая бесплатная альтернатива — VeraCrypt, которая в том числе поддерживает шифрование TrueCrypt (фактически VeraCrypt является преемником TrueCrypt).

Установка VeraCrypt точно такая же, как и TrueCrypt, и никаких проблем не вызвала. Единственная особенность — инсталлятор VeraCrypt предложил отключить функцию быстрой загрузки, потому что с ней могут быть проблемы на шифрованных дисках. Пришлось эту функцию отключить.

Очень порадовало, что интерфейс VeraCrypt полностью копирует интерфейс TrueCrypt. Ниже приведу процесс шифрования системного диска Windows 10 Pro по шагам.

1. Выберите в меню System -> Encrypt System Partition/Drive…, откроется диалог мастера шифрования диска.

2. Первое окно диалога предложит выбрать, каким способом будет шифроваться системный раздел.

3. Следующее окно выбирает, что шифровать — системный раздел Windows, либо диск целиком. Если Windows занимает весь диск целиком, то будет доступен только первый вариант.

4. Следующее окно позволяет выбрать, сколько операционных систем будет загружаться с диска. Мне нужна была только система Windows, поэтому выбрал Single-boot.

5. Здесь выбираются опции алгоритма шифрования. Поскольку не хотелось вникать в эти подробности, оставил все настройки по умолчанию.

6. Окно ввода пароля.

7. Окно для генерации случайных данных для ключа. Повозите курсором мыши, пока линейка прогресса не дойдет до конца, и кликните Next.

8. Здесь можно посмотреть сгенерированные ключи. Просто кликните Next.

9. Окно сохранения файлов для диска восстановления. Чтобы ускорить процесс, установите галочку «Skip Rescue Disk verification», и кликните Next.

10. Будет создан архив с файлами диска восстановления, и сохранен в папку Documents пользователя. Сделайте на всякий случай копию этого архива. Кликните Next для продолжения.

11. Предупреждающее окно с сообщением о том, что новый созданный VeraCrypt Rescue Disk подойдет только для этого нового шифруемого диска, но не для дисков, зашифрованных ранее. Кликните OK.

12. Выбор режима очистки данных на диске. Оставьте выбор по умолчанию None, чтобы ускорить процесс и сберечь ресурс диска.

13. Запуск предварительного теста шифрования. Кликните Test, на окне с информационным текстом кликните OK.

ВАЖНЫЕ ЗАМЕЧАНИЯ — ПРОЧИТАЙТЕ ИЛИ РАСПЕЧАТАЙТЕ (кликните ‘Print’):

Имейте в виду, что никакие Ваши файлы не будут зашифрованы, пока не будет успешно перезагружен компьютер и не запустится Windows. Таким образом, если что-то пойдет не так с тестом, то данные НЕ БУДУТ ПОТЕРЯНЫ. Однако если произойдет какой-то сбой, есть вероятность столкнуться с проблемами старта Windows. Поэтому пожалуйста прочитайте (и, если есть возможность, то распечатайте) указания в тексте далее. Это поможет разобраться с проблемой запуска Windows, когда вы перезагрузите компьютер.

Что делать, если Windows не может запуститься

———————————————————

Примечание: эти инструкции подойдут только если не было запущено шифрование.

— Если Windows не запускается после того, как Вы ввели пароль (или если Вы несколько раз ввели корректный пароль, но VeraCrypt сообщает, что пароль некорректен), не паникуйте. Перезапустите компьютер (выключением и повторным включением питания), и на экране загрузчика (VeraCrypt Boot Loader screen) нажмите кнопку Esc на клавиатуре (если у Вас установлено несколько операционных систем, то выберите ту, которую хотите запустить). Тогда Windows должна запуститься (в том случае, когда диск не зашифрован), и VeraCrypt автоматически выдаст запрос — хотите ли Вы деинсталлировать компонент предварительной аутентификации (pre-boot authentication component). Обратите внимание, что предыдущие шаги не сработают, если системный раздел/диск зашифрован (никто не сможет запустить Windows, или никто не сможет получить доступ к данным на диске без корректного пароля, даже если были выполнены предыдущие действия).

— Если предыдущие шаги не помогли, или если экран VeraCrypt Boot Loader не появился (до запуска Windows), вставьте VeraCrypt Rescue Disk в свой привод CD/DVD и перезапустите компьютер. Если экран VeraCrypt Rescue Disk не появляется (или если Вы не видите пункт ‘Repair Options’ в секции ‘Keyboard Controls’ экрана VeraCrypt Rescue Disk), то возможно Ваша BIOS сконфигурирована на принудительный запуск с жесткого диска, перед тем, как попытаться запуститься с приводов CD/DVD. Если это так, то перезапустите компьютер, нажмите F2 или Delete (как только увидите экран запуска BIOS start-up), и подождите появления окна конфигурирования BIOS. Если окно конфигурирования BIOS не появилось, перезапустите компьютер снова (через сброс, или через выключение/выключение питания), и постоянно делайте нажатия F2 или Delete. После появления окна конфигурации BIOS измените настройку загрузки, чтобы она сначала происходила с привода CD/DVD (как это делается, см. документацию на BIOS/материнскую плату, или свяжитесь с продавцом компьютера или техподдержкой фирмы). После этого перезапустите компьютер, и должен появиться экран VeraCrypt Rescue Disk. На этом экране выберите ‘Repair Options’ нажатием F8 на клавиатуре. В меню ‘Repair Options’ выберите ‘Restore original system loader’. Затем извлеките VeraCrypt Rescue Disk из привода CD/DVD и перезапустите компьютер. Windows должна нормально запуститься (в том случае, когда диск не зашифрован).

Имейте в виду, что описанные шаги НЕ БУДУТ РАБОТАТЬ, если системный раздел/диск зашифрован (никто не сможет запустить Windows, или никто не сможет получить доступ к данным на диске без корректного пароля, даже если правильно были выполнены предыдущие действия описанных выше шагов).

Если Вы потеряете VeraCrypt Rescue Disk и атакующий найдет его, то он или она НЕ СМОГУТ расшифровать системный раздел или диск, не зная правильного пароля.

14. Окно перезапуска. Кликните Yes.

Компьютер перезагрузится. До запуска Windows выведется запроса на ввод пароля. После этого Windows запустится как обычно.

15. После того, как Windows загрузится, снова запустите VeraCrypt. Появится окно, сообщающее об успешном завершении предварительного теста.

16. Откроется еще одно окно с информационным текстом, кликните OK.

ЕСЛИ ЕСТЬ ВОЗМОЖНОСТЬ, РАСПЕЧАТАЙТЕ ЭТОТ ТЕКСТ (кликните на кнопку ‘Print’).

Как и когда использовать VeraCrypt Rescue Disk (после того, как диск зашифрован)

————————————————————————————————-

I. Как выполнить загрузку с VeraCrypt Rescue Disk

Для загрузки с VeraCrypt Rescue Disk, установите его в свой привод CD/DVD, и перезагрузите компьютер. Если экран меню VeraCrypt Rescue Disk не появляется (или если Вы не видите пункт ‘Repair Options’ в секции ‘Keyboard Controls’ меню экрана), то возможно BIOS сконфигурирована на запуск с жесткого диска, перед тем, как попытаться загрузиться с приводов CD/DVD.Если это так, то перезапустите компьютер, нажмите F2 или Delete (как только увидите экран запуска BIOS start-up), и подождите появления окна конфигурирования BIOS. Если окно конфигурирования BIOS не появилось, перезапустите компьютер снова (через сброс, или через выключение/выключение питания), и постоянно делайте нажатия F2 или Delete. После появления окна конфигурации BIOS измените настройку загрузки, чтобы она сначала происходила с привода CD/DVD (как это делается, см. документацию на BIOS/материнскую плату, или свяжитесь с продавцом компьютера или техподдержкой фирмы). После этого перезапустите компьютер, и должен появиться экран VeraCrypt Rescue Disk. Замечание: на экране VeraCrypt Rescue Disk Вы сможете выбрать ‘Repair Options’ нажатием F8 на клавиатуре.

II. Как и когда использовать VeraCrypt Rescue Disk (после того, как диск зашифрован)

1) Если экран загрузчика (VeraCrypt Boot Loader screen) не появляется, когда Вы запускаете свой компьютер (или если Windows не загружается), то возможно поврежден загрузчик VeraCrypt. VeraCrypt Rescue Disk позволяет восстановить его, и тем самым восстановить доступ к зашифрованной системе и данным (однако имейте в виду, что для этого надо знать и ввести корректный пароль). На экране VeraCrypt Rescue Disk выберите ‘Repair Options’ -> ‘Restore VeraCrypt Boot Loader’. Затем нажмите ‘Y’ для подтверждения действия, удалите Rescue Disk из привода CD/DVD и перезагрузите компьютер.

2) Если Вы несколько раз ввели правильный пароль, но VeraCrypt говорит, что пароль некорректен, то может быть поврежден master key или другие критичные данные. VeraCrypt Rescue Disk позволит восстановить их и тем самым восстановить доступ к зашифрованной системе и данным (однако имейте в виду, что для этого надо знать и ввести корректный пароль). На экране VeraCrypt Rescue Disk выберите ‘Repair Options’ -> ‘Restore key data’. Затем введите пароль, нажмите ‘Y’ для подтверждения действия, удалите Rescue Disk из привода CD/DVD и перезагрузите компьютер.

3) Если поврежден VeraCrypt Boot Loader, то Вы можете обойти эту проблему путем загрузки системы непосредственно из меню VeraCrypt Rescue Disk. Установите VeraCrypt Rescue Disk в привод CD/DVD и введите пароль на экране Rescue Disk.

4) Если Windows повреждена и не может запуститься, то VeraCrypt Rescue Disk может полностью расшифровать раздел/диск перед запуском Windows. На экране VeraCrypt Rescue Disk выберите ‘Repair Options’ -> ‘Permanently decrypt system partition/drive’. Введите правильный пароль и дождитесь завершения дешифровки диска. После этого Вы сможете запустить MS Windows setup CD/DVD, чтобы восстановить свою инсталляцию Windows.

Замечание: альтернативно, если Windows повреждена (не может запуститься) и Вам нужно починить её (или получить доступ к её файлам), то можно пропустить полную расшифровку системного раздела/диска путем выполнения следующих шагов. Если у Вас установлено несколько операционных систем, то загрузите ту из них, которая не требует предварительной аутентификации паролю VeraCrypt. Если у Вас установлена только одна операционная система, то можно загрузиться с WinPE CD/DVD, или с BartPE CD/DVD, или можно подключить Ваш системный диск как вторичный или внешний к другому компьютеру, и затем загрузить его операционную систему. После этого запустите VeraCrypt, кликните ‘Select Device’, выберите нужный системный раздел, кликните ‘OK’, выберите ‘System’ -> ‘Mount Without Pre-Boot Authentication’, введите пароль и кликните ‘OK’. Раздел будет смонтирован как обычный том VeraCrypt (данные будут шифроваться/расшифровываться на лету RAM при доступе к диску, как обычно).

Если Вы потеряете VeraCrypt Rescue Disk и атакующий найдет его, то он или она НЕ СМОГУТ расшифровать системный раздел или диск, не зная правильного пароля.

17. Запустится процесс шифрования диска, который займет некоторое время.

18. Шифрование диска закончено. Кликните OK, и затем Finish.

[Ссылки]

1. Программа для шифрования дисков TrueCrypt.

2. VeraCrypt is a free open source disk encryption software site:veracrypt.fr.

3. VeraCrypt PIM.

До 2014 года ПО с открытым исходным кодом TrueCrypt было самым рекомендуемым (и действительно качественным) для целей шифрования данных и дисков, однако затем разработчики сообщили, что оно не является безопасным и свернули работу над программой. Позже новая команда разработчиков продолжила работу над проектом, но уже под новым названием — VeraCrypt (доступно для Windows, Mac, Linux).

С помощью бесплатной программы VeraCrypt пользователь может выполнять надежное шифрование в реальном времени на дисках (в том числе зашифровать системный диск или содержимое флешки) или в файловых контейнерах. В этой инструкции по VeraCrypt — подробно об основных аспектах использования программы для различных целей шифрования. Примечание: для системного диска Windows, возможно, лучше использовать встроенное шифрование BitLocker.

Примечание: все действия вы выполняете под свою ответственность, автор статьи не гарантирует сохранность данных. Если вы начинающий пользователь, то рекомендую не использовать программу для шифрования системного диска компьютера или отдельного раздела с важными данными (если не готовы случайно потерять доступ ко всем данным), самый безопасный вариант в вашем случае — создание зашифрованных файловых контейнеров, что описано далее в руководстве.

Установка VeraCrypt на компьютер или ноутбук

Далее будет рассматриваться версия VeraCrypt для Windows 10, 8 и Windows 7 (хотя само использование будет почти одинаковым и для других ОС).

После запуска установщика программы (скачать VeraCrypt можно с официального сайта https://veracrypt.codeplex.com/ ) вам будет предложен выбор — Install или Extract. В первом случае программа будет установлена на компьютер и интегрирована с системой (например, для быстрого подключения зашифрованных контейнеров, возможности шифрования системного раздела), во втором — просто распакована с возможностью использования как portable-программы.

Следующий шаг установки (в случае если вы выбрали пункт Install) обычно не требует каких-либо действий от пользователя (по умолчанию установлены параметры — установить для всех пользователей, добавить ярлыки в Пуск и на рабочий стол, ассоциировать файлы с расширением .hc с VeraCrypt).

Сразу после установки рекомендую запустить программу, зайти в меню Settings — Language и выбрать там русский язык интерфейса (во всяком случае, у меня он не включился автоматически).

Инструкция по использованию VeraCrypt

Как уже было сказано, VeraCrypt может использоваться для задач создания зашифрованных файловых контейнеров (отдельный файл с расширением .hc, содержащий необходимые файлы в зашифрованном виде и при необходимости монтируемый в системе как отдельный диск), шифрования системных и обычных дисков.

Чаще всего используется первый вариант шифрования для хранения конфиденциальных данных, начнем с него.

Создание зашифрованного файлового контейнера

Порядок действий по созданию зашифрованного файлового контейнера будет следующим:

- Нажмите кнопку «Создать том».

- Выберите пункт «Создать зашифрованный файловый контейнер» и нажмите «Далее».

- Выберите «Обычный» или «Скрытый» том VeraCrypt. Скрытый том — специальная область внутри обычного тома VeraCrypt, при этом устанавливается два пароля, один на внешний том, второй — на внутренний. В случае, если вас вынудят сказать пароль на внешний том, данные во внутреннем томе будут недоступны и при этом извне нельзя будет определить, что существует также скрытый том. Далее рассматривается вариант создания простого тома.

- Укажите путь, где будет хранится файл контейнера VeraCrypt (на компьютере, внешнем накопителе, сетевом диске). Вы можете указать любое разрешение для файла или вообще не указывать его, но «правильное» расширение, которое ассоциируется с VeraCrypt — .hc

- Выберите алгоритм шифрования и хеширования. Основное здесь — алгоритм шифрования. В большинстве случаев, достаточно AES (причем это будет заметно быстрее других вариантов, если процессор поддерживает аппаратное шифрованием AES), но можно использовать и несколько алгоритмов одновременно (последовательное шифрование несколькими алгоритмами), описания которых можно найти в Википедии (на русском языке).

- Задайте размер создаваемого зашифрованного контейнера.

- Укажите пароль, следуя рекомендациям, которые представлены в окне задания паролей. При желании, вы можете задать вместо пароля любой файл (пункт «Ключ. Файлы», будет использован в качестве ключа, могут использоваться смарт-карты), однако при потере или повреждении этого файла, получить доступ к данным не получится. Пункт «Использовать PIM» позволяет задать «Персональный умножитель итераций», влияющий на надежность шифрования прямо и косвенно (при указании PIM, его потребуется вводить в дополнение к паролю тома, т.е. взлом перебором усложняется).

- В следующем окне задайте файловую систему тома и просто перемещайте указатель мыши по окну, пока не заполнится строка прогресса внизу окна (или не станет зеленой). В завершение нажмите «Разметить».

- По завершении операции вы увидите сообщение о том, что том VeraCrypt был успешно создан, в следующем окне достаточно нажать «Выход».

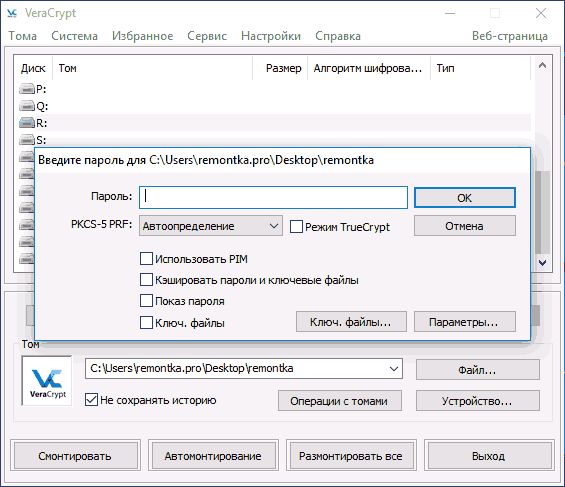

Следующий шаг — смонтировать созданный том для использования, для этого:

- В разделе «Том» укажите путь к созданному файловому контейнеру (нажав кнопку «Файл»), выберите из списка букву диска для тома и нажмите кнопку «Смонтировать».

- Укажите пароль (предоставьте ключевые файлы при необходимости).

- Дождитесь окончания монтирования тома, после чего он отобразится в VeraCrypt и в виде локального диска в проводнике.

При копировании файлов на новый диск они будут шифроваться «на лету», равно как и расшифровываться при доступе к ним. По окончании работы, выберите том (букву диска) в VeraCrypt и нажмите «Размонтировать».

Примечание: при желании, вместо «Смонтировать» вы можете нажать «Автомонтирование», для того чтобы в будущем зашифрованный том подключался автоматически.

Шифрование диска (раздела диска) или флешки

Шаги при шифровании диска, флешки или другого накопителя (не системного) будут теми же самыми, но на втором шаге потребуется выбрать пункт «Зашифровать несистемный раздел/диск», после выбора устройства — указать, отформатировать диск или зашифровать с уже имеющимися данными (займет больше времени).

Следующий отличающийся момент — на завершающем этапе шифрования в случае выбора «Отформатировать диск», потребуется указать, будут ли использоваться файлы более 4 Гб на создаваемом томе.

После того, как том будет зашифрован, вы получите инструкцию по дальнейшему использованию диска. Доступа по прежней букве к нему не будет, потребуется настроить автомонтирование (при этом для разделов диска и дисков достаточно просто нажать «Автомонтирование», программа сама их найдет) или же смонтировать таким же способом, как был описан для файловых контейнеров, но нажмите кнопку «Устройство» вместо «Файл».

Как зашифровать системный диск в VeraCrypt

При шифровании системного раздела или диска, пароль будет требоваться еще до загрузки операционной системы. Будьте очень внимательны, используя эту функцию — в теории можно получить систему, которую невозможно загрузить и единственным выходом окажется переустановка Windows.

Примечание: если при начале шифрования системного раздела вы увидите сообщение «Похоже, Windows не установлена на диске, с которого она загружается» (а на самом деле это не так), скорее всего дело в «по особому» установленной Windows 10 или 8 с шифрованным EFI разделом и зашифровать системный диск VeraCrypt не получится (в начале статьи уже рекомендовал BitLocker для этой цели), хотя для некоторых EFI-систем шифрование успешно работает.

Шифрование системного диска проходит тем же образом, что и простого диска или раздела, за исключением следующих моментов:

- При выборе шифрования системного раздела, на третьем этапе будет предложен выбор — шифровать весь диск (физический HDD или SSD) или только системный раздел на этом диске.

- Выбор одиночной загрузки (если установлена только одна ОС) или мультизагрузки (если их несколько).

- Перед шифрованием вам будет предложено создать диск восстановления на случай повреждения загрузчика VeraCrypt, а также при проблемах с загрузкой Windows после шифрования (можно будет загрузиться с диска восстановления и полностью расшифровать раздел, приведя его в исходное состояние).

- Будет предложено выбрать режим очистки. В большинстве случаев, если вы не храните очень страшных секретов, достаточно выбрать пункт «Нет», это значительно сэкономит вам время (часы времени).

- Перед шифрованием будет выполнен тест, позволяющий VeraCrypt «убедиться», что все будет работать правильно.

- Важно: после нажатия кнопки «Тест» вы получите очень подробную информацию по тому, что будет происходить дальше. Рекомендую очень внимательно все прочитать.

- После нажатия «Ок» и после перезагрузки вам потребуется ввести заданный пароль и, если все прошло успешно, после входа в Windows вы увидите сообщение о том, что Пре-тест шифрования пройден и все, что останется сделать — нажать кнопку «Шифровать» и дождаться завершения процесса шифрования.

Если в дальнейшем вам потребуется полностью расшифровать системный диск или раздел, в меню VeraCrypt выберите «Система» — «Перманентно расшифровать системный раздел/диск».

Дополнительная информация

- Если у вас на компьютере используется несколько операционных систем, то с помощью VeraCrypt вы можете создать скрытую операционную систему (Меню — Система — Создать скрытую ОС), схожую со скрытым томом, о котором писалось выше.

- Если тома или диски монтируются очень медленно, вы можете попробовать ускорить процесс, задав длинный пароль (20 и более символов) и малый PIM (в пределах 5-20).

- Если при шифровании системного раздела что-то происходит необычно (например, при нескольких установленных системах, программа предлагает только одиночную загрузку или вы видите сообщение о том, что Windows на на том диске, где загрузчик) — рекомендую не экспериментировать (при отсутствии готовности потерять все содержимое диска без возможности восстановления).

На этом всё, удачного шифрования.