Windows Server 2016 — это операционная система, предназначенная для построения и управления сетевыми средами. Одним из важных компонентов таких сред является удаленное рабочее место (RDP), которое позволяет администратору получить доступ к серверу из любого удаленного места. В этой статье представлена пошаговая инструкция о том, как установить и настроить RDP на Windows Server 2016 без домена.

Важно отметить, что без использования домена процесс установки и настройки RDP на Windows Server 2016 сложнее, но выполним. Следуйте инструкциям внимательно, чтобы избежать ошибок и обеспечить безопасность своей системы.

Перед началом установки RDP на Windows Server 2016 вам понадобятся права администратора и доступ к интернету. Также будьте готовы к тому, что некоторые этапы могут требовать перезагрузку сервера. Будьте внимательны и сохраняйте все необходимые данные перед началом процесса.

Содержание

- Проверка системных требований

- Подключение к серверу

- Установка службы удаленного рабочего стола

- Шаг 1: Установка ролей

- Шаг 2: Настройка лицензий

- Шаг 3: Настройка клиентских доступов

- Шаг 4: Подключение клиентов

- Настройка распределенных служб транзакций

Проверка системных требований

Перед установкой RDP на Windows Server 2016 без домена необходимо убедиться, что система соответствует следующим минимальным требованиям:

- Процессор с тактовой частотой 1,4 ГГц или выше

- 2 ГБ оперативной памяти (для 64-разрядных систем требуется 4 ГБ)

- 40 ГБ свободного пространства на жестком диске

- Продукт должен быть установлен на жесткий диск с файловой системой NTFS

- Поддержка аппаратной виртуализации (для установки на виртуальную машину)

- CD/DVD-ROM дисковод или доступ к интернету для установки

- Стабильное подключение к Интернету

Проверьте, соответствует ли ваша система указанным требованиям, чтобы убедиться, что у вас есть все необходимое для успешной установки RDP на Windows Server 2016 без домена.

Подключение к серверу

После завершения установки и настройки RDP на Windows Server 2016 можно подключиться к серверу удаленно.

Для этого необходимо выполнить следующие действия:

| Шаг | Действие |

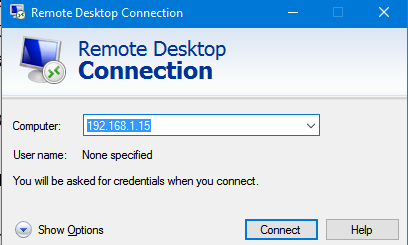

| 1 | Откройте программу «Подключение к удаленному рабочему столу» на вашем компьютере. |

| 2 | В поле «Компьютер» введите IP-адрес сервера, к которому вы хотите подключиться. |

| 3 | Нажмите кнопку «Подключить». |

| 4 | В появившемся окне введите имя пользователя и пароль для подключения к серверу. |

| 5 | Нажмите кнопку «ОК» для подтверждения введенных данных. |

| 6 | Подождите, пока установится соединение с удаленным сервером. |

После успешного подключения вы будете перенаправлены на рабочий стол удаленного сервера, и сможете начать работать с ним как будто вы находитесь непосредственно у него.

Установка службы удаленного рабочего стола

Служба удаленного рабочего стола (Remote Desktop Services, RDS) позволяет пользователям подключаться к удаленным компьютерам и работать на них, как если бы они находились рядом с ними. В Windows Server 2016 установка и настройка RDS производится в несколько шагов:

Шаг 1: Установка ролей

Перед установкой RDS необходимо установить роли и компоненты, которые потребуются для его работы. Для этого выполните следующие действия:

- Откройте Установщик серверных ролей (Server Manager).

- Выберите пункт «Установка других ролей или серверных функций».

- В появившемся окне выберите сервер, на котором будет установлен RDS.

- Выберите роль «Службы удаленного рабочего стола» и необходимые компоненты для установки.

- Продолжайте установку, следуя инструкциям мастера установки.

Шаг 2: Настройка лицензий

После установки ролей и компонентов RDS необходимо настроить лицензирование. Для этого выполните следующие действия:

- Откройте Развертывание служб удаленных рабочих столов (RD Deployment).

- Выберите службу лицензий RDS и укажите тип лицензий (персональные или пакетные).

- Продолжайте настройку, следуя инструкциям мастера настройки.

Шаг 3: Настройка клиентских доступов

После настройки лицензий RDS необходимо настроить доступ клиентов к удаленным рабочим столам. Для этого выполните следующие действия:

- Откройте Настройка сеансов удаленного рабочего стола (RD Session Host Configuration).

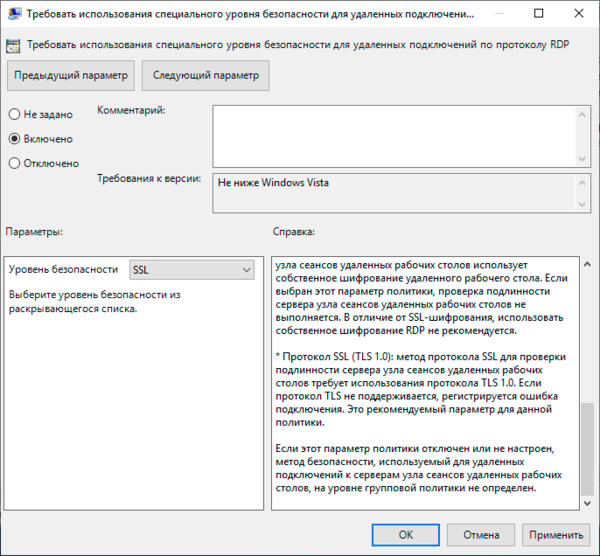

- Настройте параметры доступа, указав требуемые настройки безопасности и аутентификации.

- Сохраните настройки и закройте окно.

Шаг 4: Подключение клиентов

После настройки доступов необходимо настроить подключение клиентов к удаленным рабочим столам. Для этого выполните следующие действия:

- Установите на клиентские компьютеры программу удаленного рабочего стола (Remote Desktop Connection).

- Запустите программу и введите адрес сервера, на котором установлен RDS.

- Авторизуйтесь под своей учетной записью и выберите удаленный рабочий стол, к которому хотите подключиться.

- Подключитесь к удаленному рабочему столу и начните работу.

Поздравляю, вы успешно установили и настроили службу удаленного рабочего стола на Windows Server 2016!

Настройка распределенных служб транзакций

Распределенные службы транзакций (Distributed Transaction Coordinator, или DTC) позволяют

вам добавлять поддержку транзакций для приложений, которые работают через

разные базы данных или даже на разных серверах.

Для настройки распределенных служб транзакций на Windows Server 2016 без домена, следуйте

инструкциям ниже:

- Откройте «Панель управления» и перейдите в раздел «Администрирование».

- Выберите «Управление службами компьютера» и запустите его.

- В окне «Управление службами компьютера» найдите службу «Распределенный координатор транзакций» и щелкните правой кнопкой мыши на ней.

- Выберите «Свойства» из контекстного меню.

- В открывшемся окне «Свойства Распределенного координатора транзакций» перейдите на вкладку «Вкладки MSDTC».

- Убедитесь, что установлены следующие параметры:

- Включить сеть — отмечено.

- Включить XA-транзакции — отмечено.

- Ускорить XA-транзакции — отмечено.

- Включить RMI — отмечено.

- Для TCP/IP — выбран возможный транспорт.

После этого нажмите «Применить» и «OK», чтобы сохранить настройки.

Теперь распределенные службы транзакций настроены на вашем сервере Windows Server 2016 без домена. Вы можете использовать их для поддержки транзакций в ваших приложениях, работающих через разные базы данных или серверы.

Установка службы удаленных рабочих столов Windows Server 2016/2019

Инструкция по установке RDP сервера терминалов состаит из 3-х частей:

- Установка службы удаленных рабочих столов RDP

- Активация сервера лицензирования RDP

- Добавление пользователей в группу разрешения для подключения

Службы удаленных рабочих столов Windows Server является самыми востребовательными по практическому использованию. Типичная связка подключения клиентского ПК к:

- Серверу приложений;

- Виртуальному рабочему столу.

Такой функционал решает задачи не только быстродействия(это все же сервер), но и вопрос с безопасностью коммерческой информации. Стоит отметить, что структурированные данные легче администрируются во всех аспектах этого понятия: предоставление доступа, резервное копирование и репликация, управление кластерными системами.

1. Установка службы удаленных рабочих столов RDP

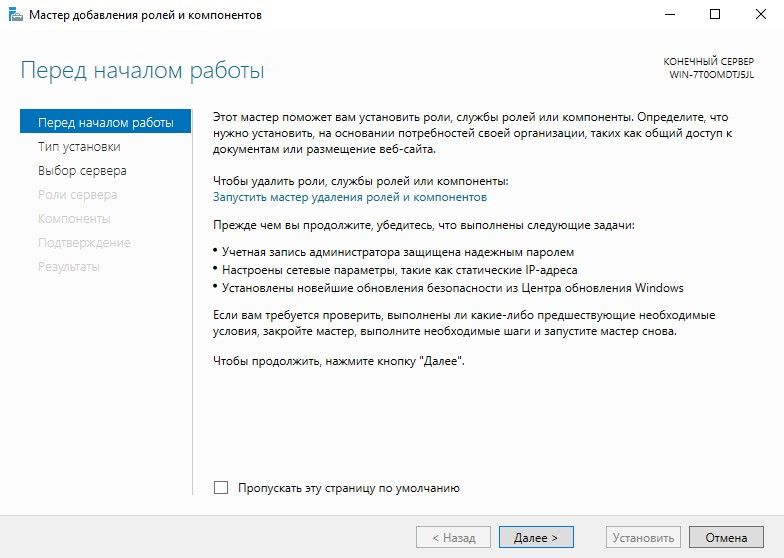

Диспетчер сервера, добавление роли

Перед началом работы

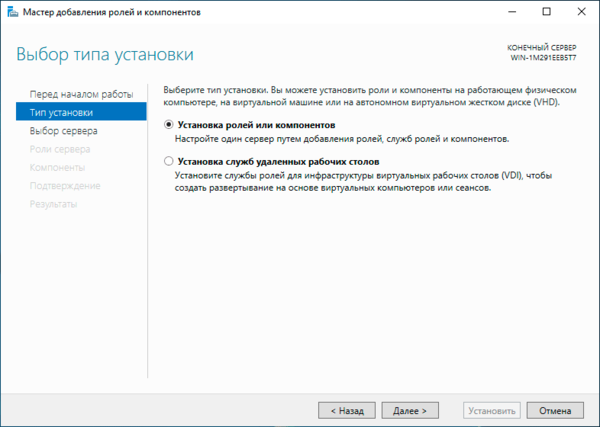

Тип установки

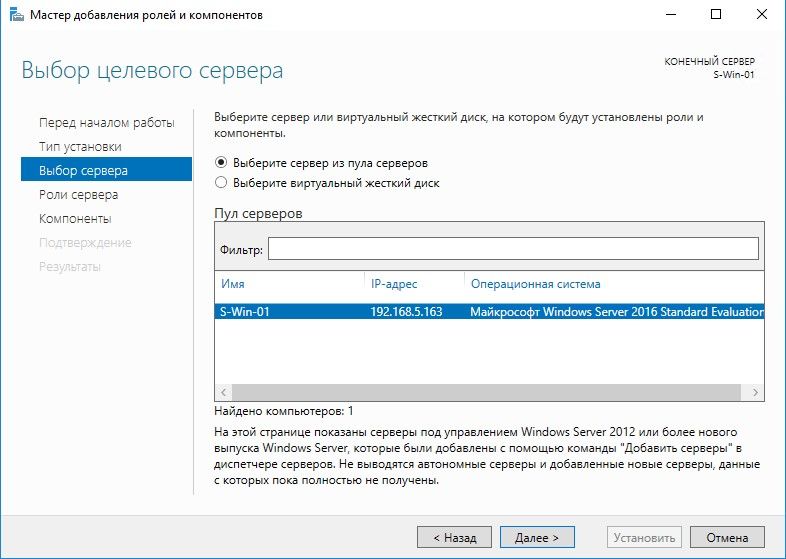

Выбор сервера для установки

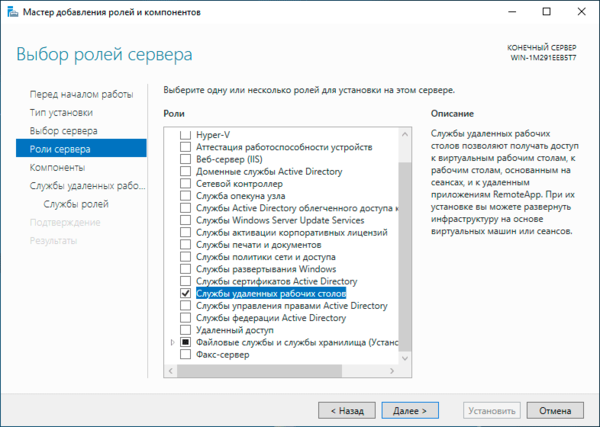

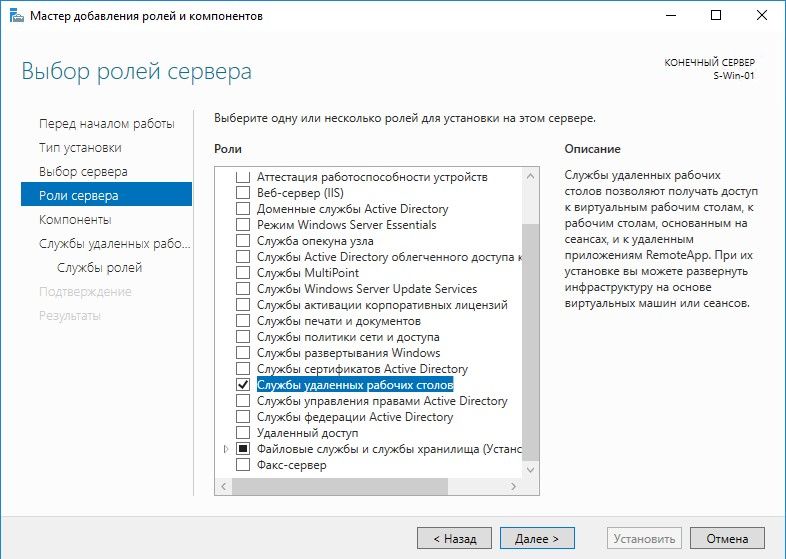

Выбор роли службы удаленных рабочих столов

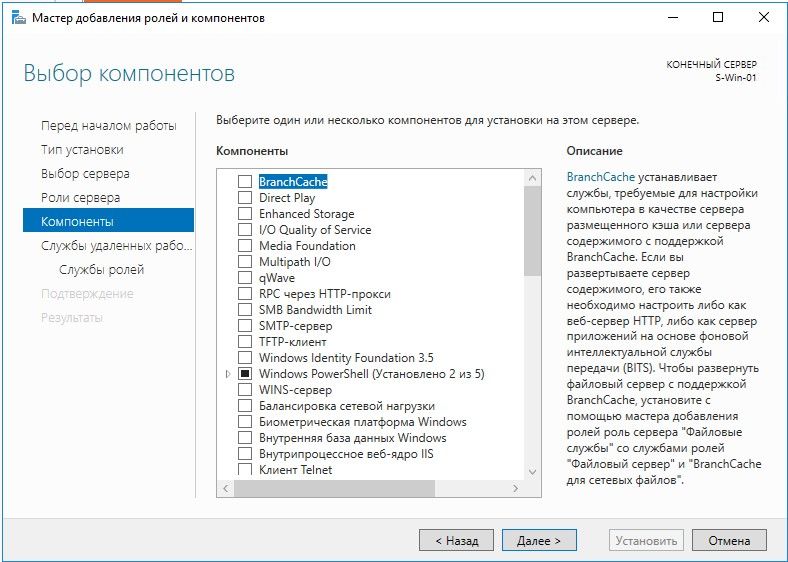

Пропуск добавления компонентов

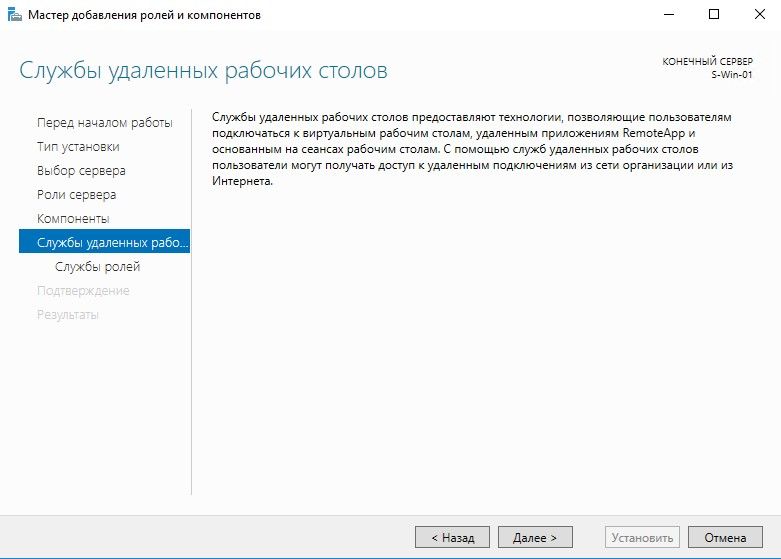

Описание службы удаленных рабочих столов

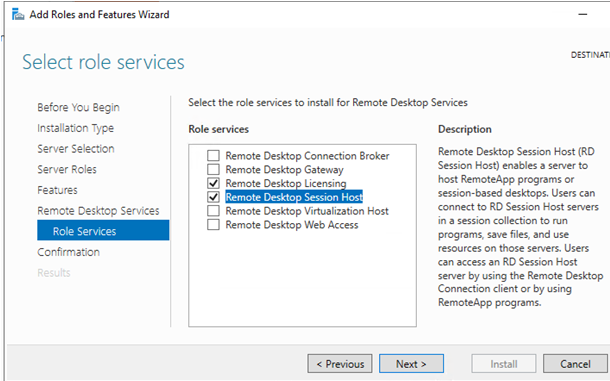

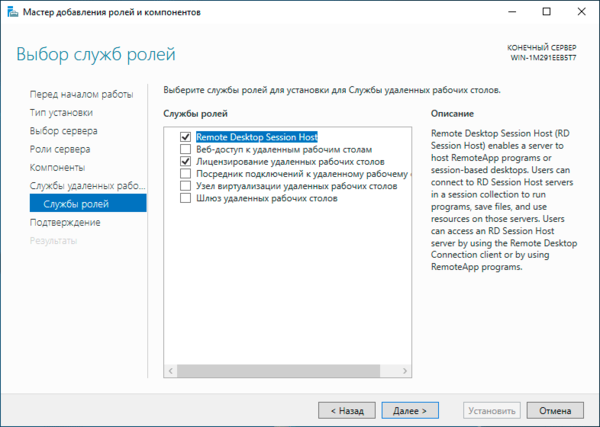

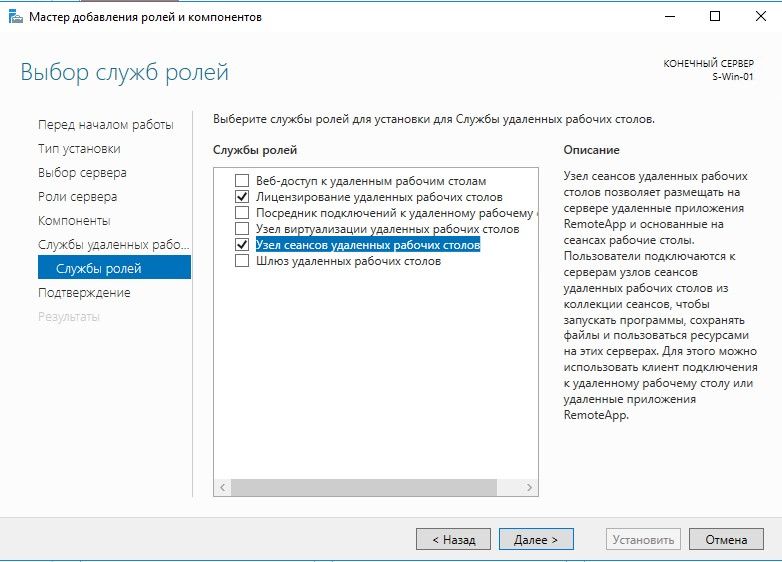

Добавление ролей для службы удаленных рабочих столов

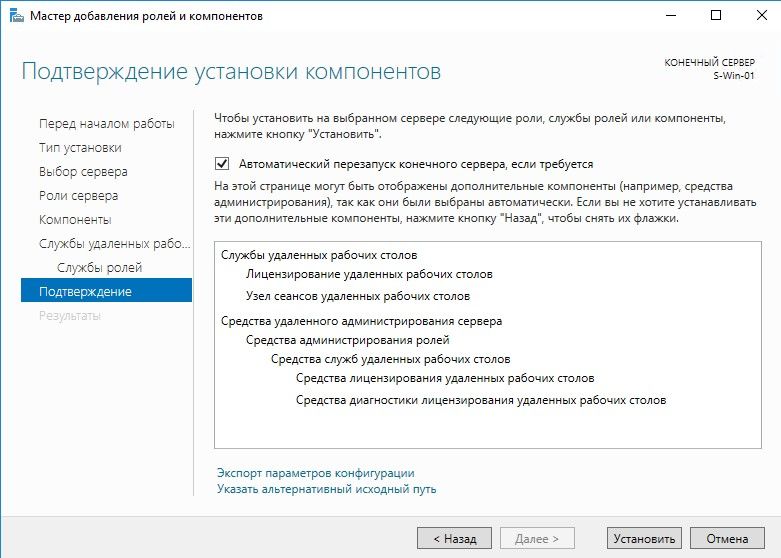

Подтверждение установки

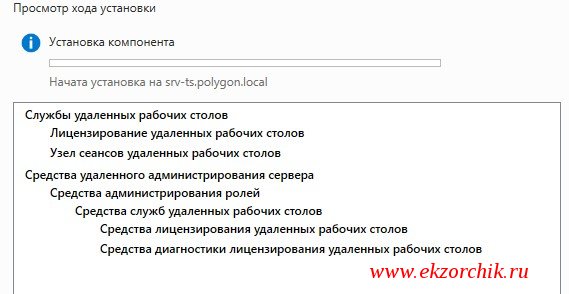

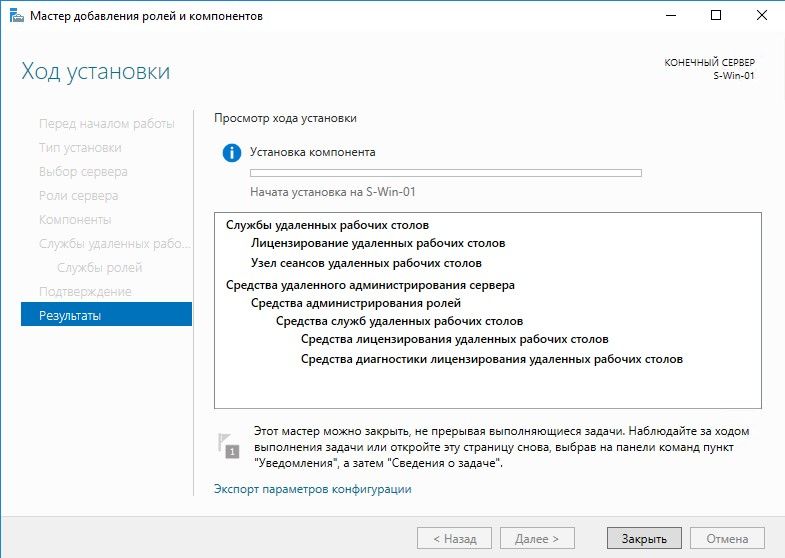

Процесс установки

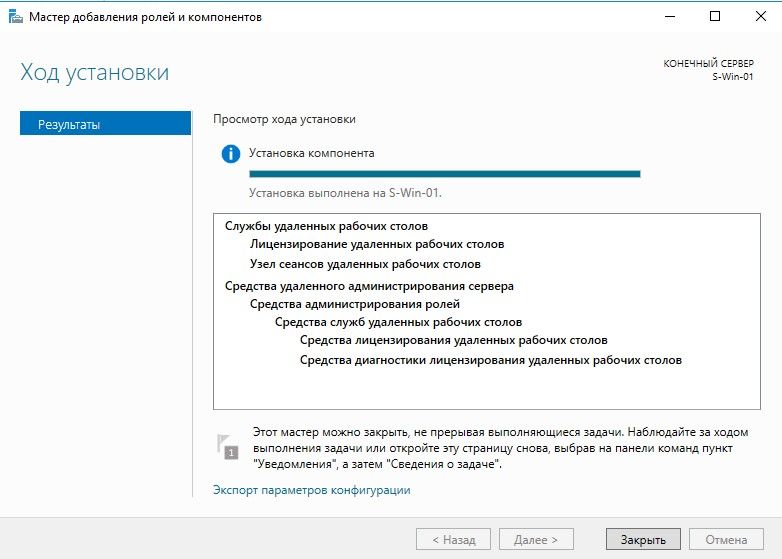

Завершение установки, после этого требуется перезагрузить систему

2. Активация сервера лицензирования RDP

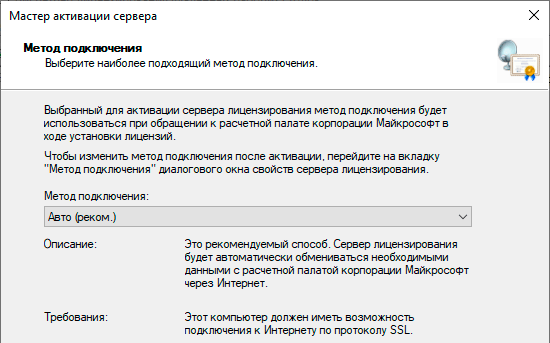

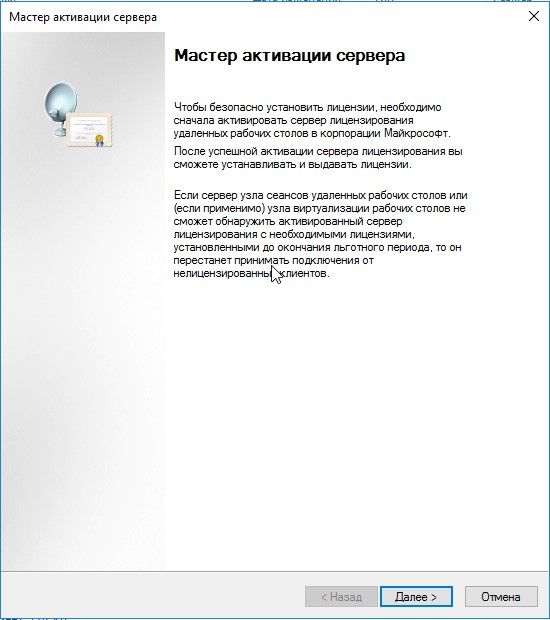

Мастер активации сервера, первый запуск

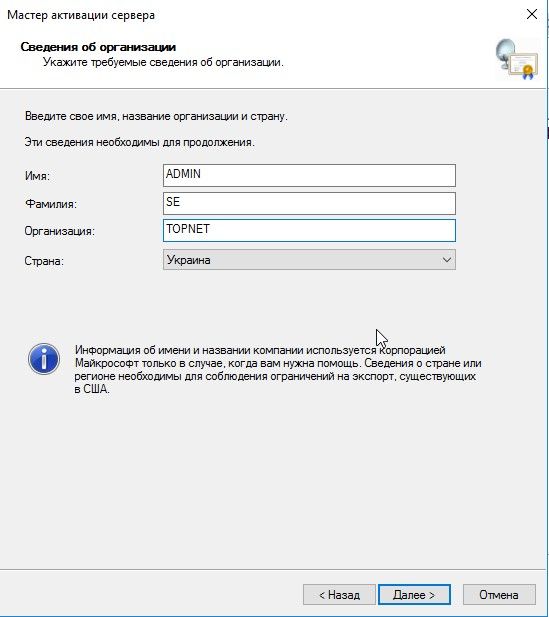

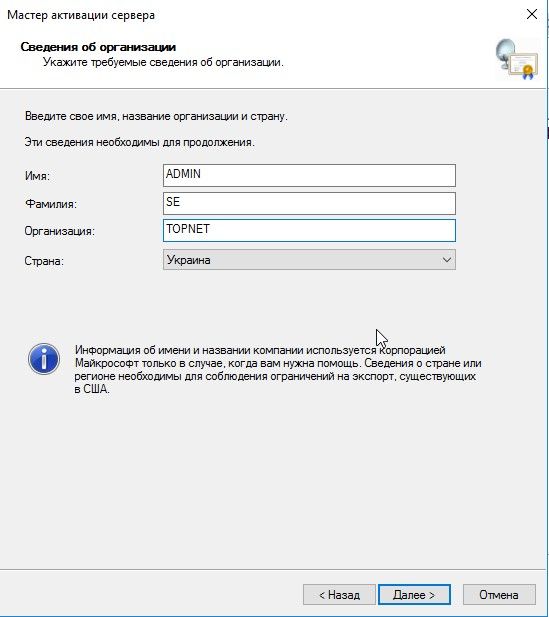

Сведения об организации

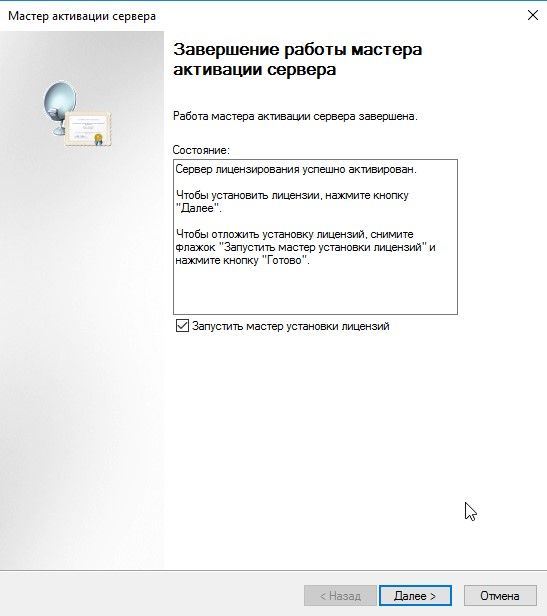

Мастер активация сервера, завершение работы

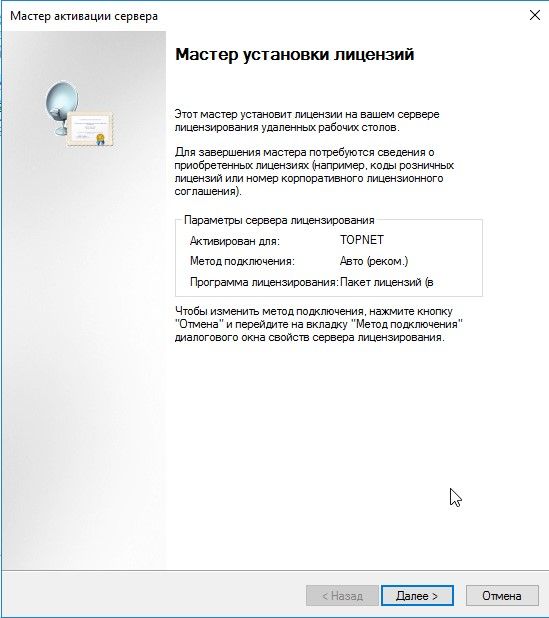

Мастер установки лицензий, запуск

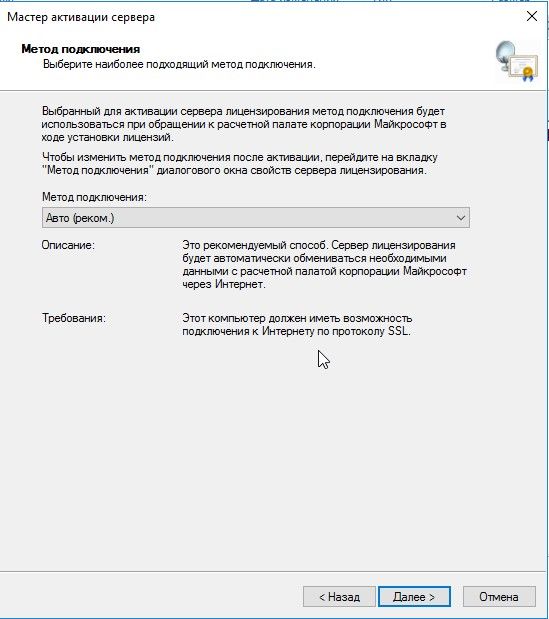

Выбор метода подключения

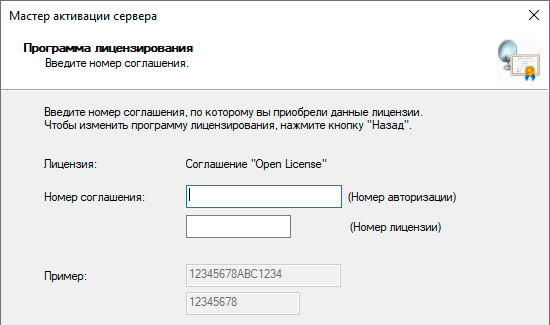

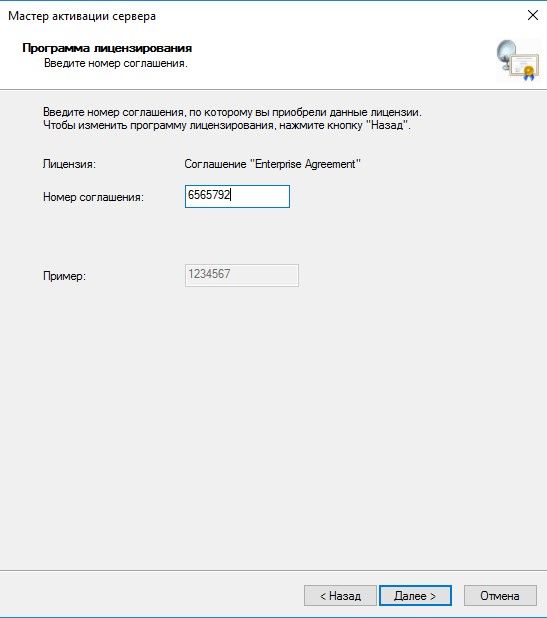

Номер соглашения

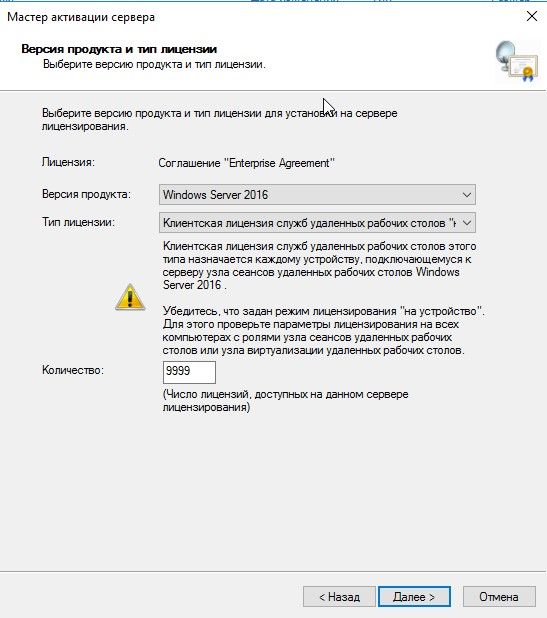

Версия продукта

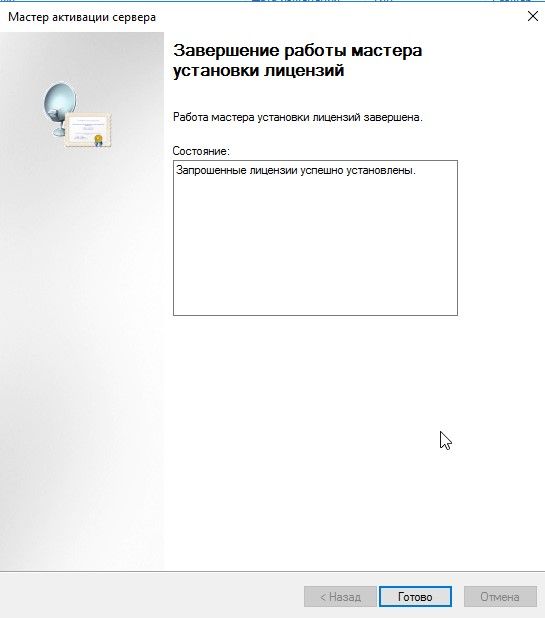

Мастер установки лицензий, завершение

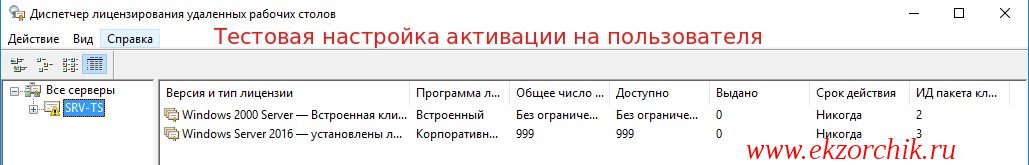

Успешное завершение активации сервера лицензирования

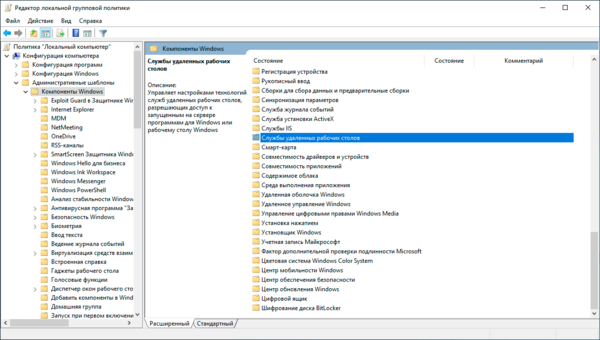

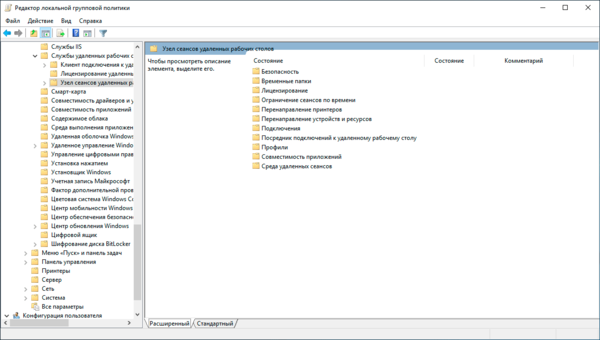

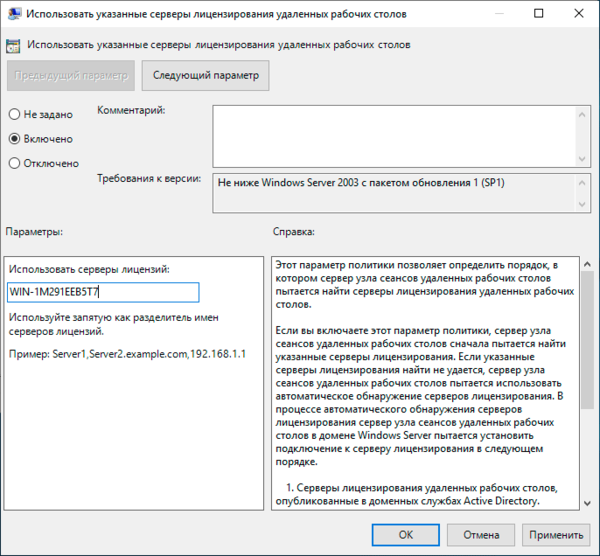

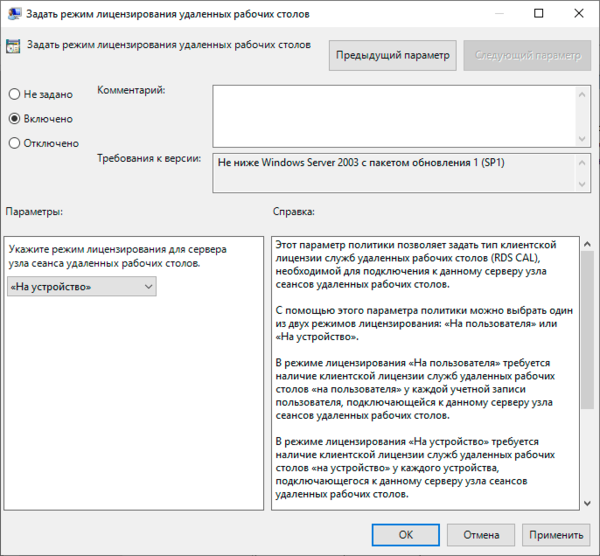

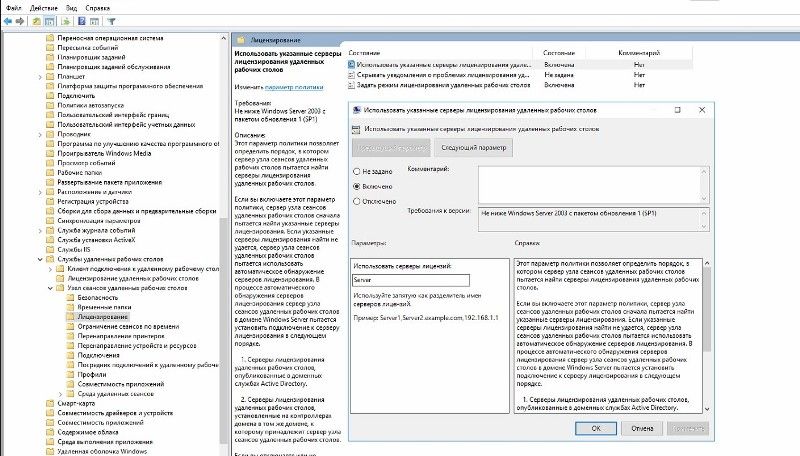

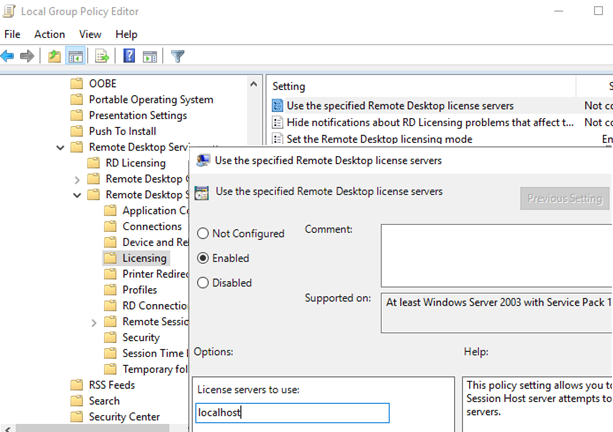

Важный этап — указание сервера лицензирования, т.к. начиная с Windows 2012R2 эту опцию перенесли в групповые политики:

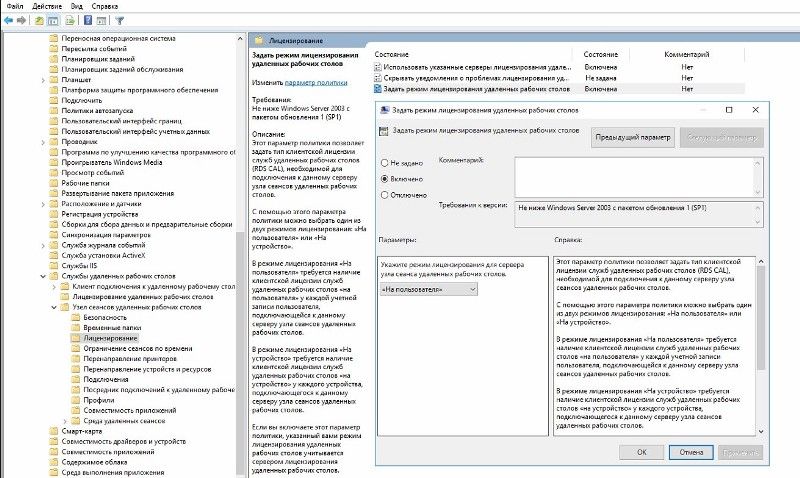

Указание типа лицензирования — на пользователя

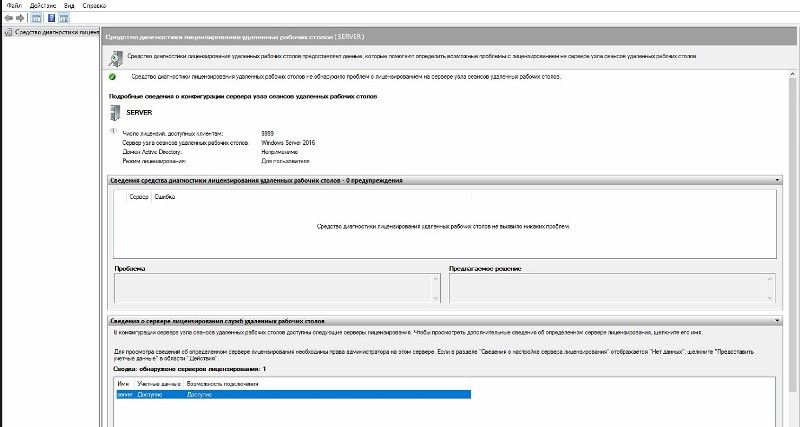

Проверка работы службы терминалов

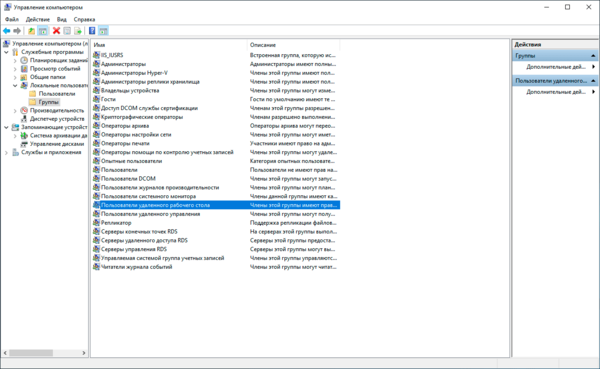

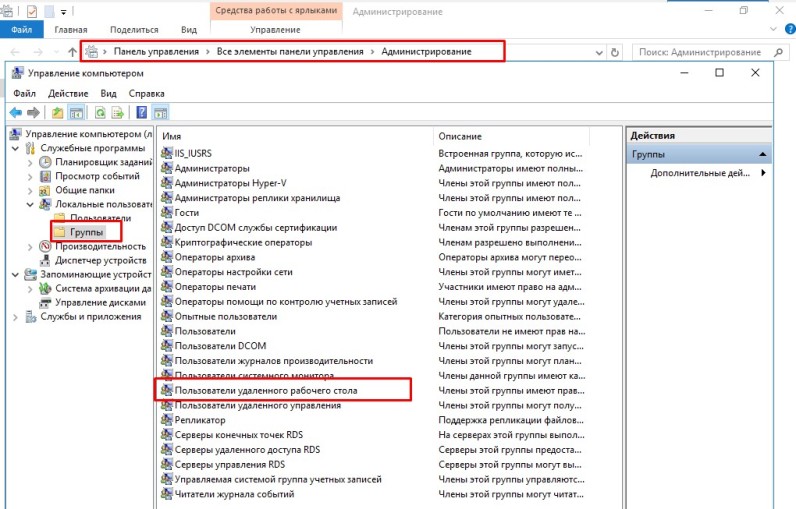

3. Добавление пользователей в группу разрешения для подключения

Во всех версия Windows Server, есть группа, по которой задаются разрешения для подключения к удаленному рабочему столу.

Остается только добавить пользователя

Не нашел мануалов по этому поводу в сети. Максимум что было, это вопросы в статьях по 2012r2 — «будет ли это работать на 2016?» Ответ — будет! На мелочах, по типу лицензирования RDS внимание заострять не буду, если Вы дошли до этой статьи, вы как минимум умеете это делать и понимаете для чего это нужно.

- Устанавливаем операционную систему Windows Server 2016, обновления, драйвера и прочий нужный вам софт

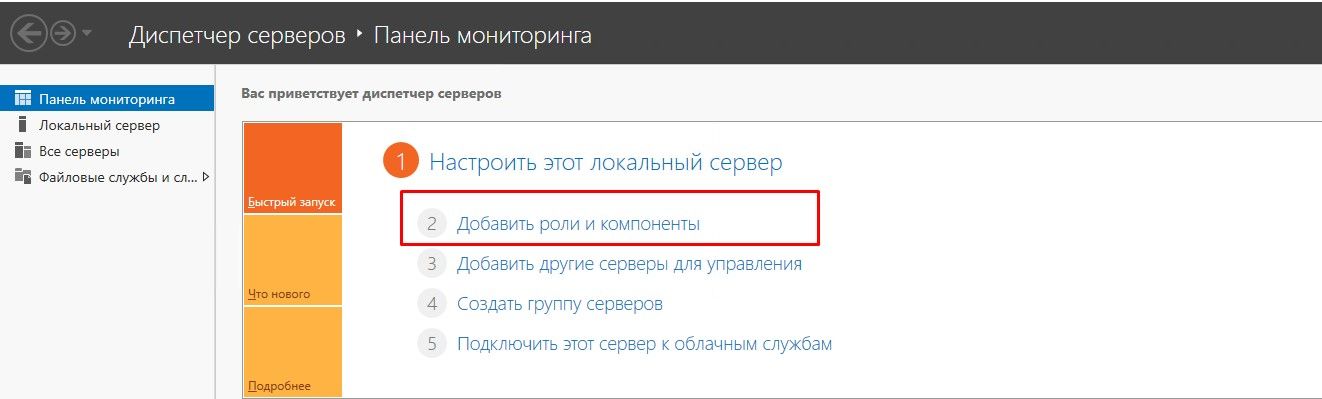

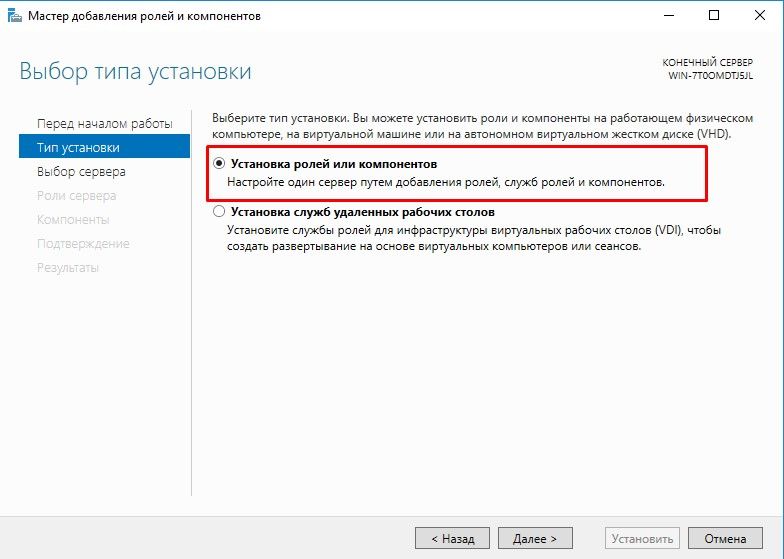

- Запускаем Диспетчер серверов — Добавить Роли и компоненты. В типе установки будет выбор Установка ролей и компонентов и Установка служб удаленных рабочих столов. Выбирать необходимо первый пункт, так как службы без домена вы не поставите.

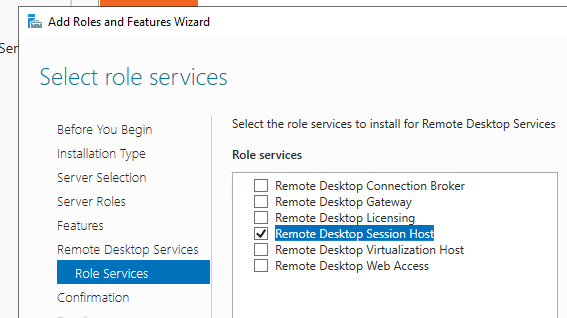

- Жмем Далее, выбираем необходимый сервер из пула серверов, жмем Далее и отмечаем роль Службы удаленных рабочих столов, для установки ставим галочки на Лицензирование удаленных рабочих столов (Remote Desktop Licensing) и Узел сеансов удаленных рабочих столов (Remote Desktop Session Host). Жмем Далее и устанавливаем отмеченные роли.

- Теперь нам необходимо указать сервер и параметры лицензирования. Делается это через Групповые политики. Соответственно запускаем gpedit.msc

— Конфигурация компьютера (Computer Configuration);

— Административные шаблоны (Administrative Templates) —

Компоненты Windows (Windows Components);

— Службы удаленных рабочих столов (Remote Desktop Services) —

Узел сеансов удаленных рабочих столов (Remote Desktop Session Host) —

Лицензирование (Licensing).

Устанавливаем два параметра:

Использовать указанные серверы лицензирования удаленных рабочих столов (Use the specified Remote Desktop license servers) — включена — указываем имя сервера;

Задать режим лицензирования удаленных рабочих столов (Set the Remote licensing mode) — включена — на пользователя. - Далее активируем сервер лицензий стандартными средствами оснастки администрирования и устанавливаем нужное количество лицензий.

Создаем текстовый документ, помещаем туда следующий листинг и сохраняем файл как Application.rdp

redirectclipboard:i:1redirectposdevices:i:0redirectprinters:i:1redirectcomports:i:1redirectsmartcards:i:1devicestoredirect:s:*drivestoredirect:s:*redirectdrives:i:1session bpp:i:32prompt for credentials on client:i:1span monitors:i:1use multimon:i:1remoteapplicationmode:i:1server port:i:3389allow font smoothing:i:1promptcredentialonce:i:1authentication level:i:2gatewayusagemethod:i:2gatewayprofileusagemethod:i:0gatewaycredentialssource:i:0full address:s:Srv-Universealternate shell:s:||winboxremoteapplicationprogram:s:||winboxgatewayhostname:s:remoteapplicationname:s:Winboxremoteapplicationcmdline:s:screen mode id:i:2desktopwidth:i:800desktopheight:i:600winposstr:s:0,3,0,0,800,600compression:i:1keyboardhook:i:2audiocapturemode:i:0videoplaybackmode:i:1connection type:i:7networkautodetect:i:1bandwidthautodetect:i:1displayconnectionbar:i:1enableworkspacereconnect:i:0disable wallpaper:i:0allow desktop composition:i:0disable full window drag:i:1disable menu anims:i:1disable themes:i:0disable cursor setting:i:0bitmapcachepersistenable:i:1audiomode:i:0autoreconnection enabled:i:1prompt for credentials:i:0negotiate security layer:i:1remoteapplicationicon:s:shell working directory:s:gatewaybrokeringtype:i:0use redirection server name:i:0rdgiskdcproxy:i:0kdcproxyname:s:

Жирным выделены параметры, которые вы можете поменять на свои. Там указывается Имя сервера и программа. У меня для теста опубликован Winbox.

Прописываем опубликованное приложение через реестр

Запускаем Regedit и идем по следующему пути:

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionTerminal ServerTSAppAllowListApplications

Если такой папки нет — создайте ее сами. В ней же создаем еще один раздел с названием приложения и следующими параметрами

Создание RDP файлов и автоматическое прописывание данных в реестр можно делать при помощи программы RemoteApp Tool. Кстати, хорошая программа, которая работает «из коробки» и вообще не требует каких либо настроек и позволяет запускать RemoteApp приложения. Единственный косяк, который в ней есть, при закрытии программы не закрывается RDP сессия, она будет висеть сколь угодно долго не взирая на настройки отключения сессий по таймауту. В диспетчере задач видно, что при закрытии программы сессия пользователя не переходит в режим (Отключен) из-за этого не работает отключение. Есть режим простоя сессии, но его не удалось нормально подстроить под мои задачи.

Сделав все эти настройки, соблюдая все остальные параметры, запустив созданный RDP ярлык у вас уже запустится приложение. Повторюсь, я не описываю всякую мелочь, по типу того, что в файле RDP у нас прописано Netbios имя сервера и ваш днс сервер должен успешно его резолвить в IP, без этих знаний смысла нет куда-либо лезть вообще и читать эту статью. Я пишу ее как памятку для себя и она не является пошаговым мануалом для кого-то другого.

Как сделать так, чтобы при подключении не спрашивались логин и пароль.

По умолчанию сервер не разрешит вам сохранять эти данные, точнее сохранить даст, но подключиться с сохраненными данными не даст. Долго бился с этой хренью, выставление нужных параметров в групповой политике игнорируется сервером и он упорно препятствует подключению с сохраненными данными.

Сделать нужно следующее:

Запускаем gpedit.msc

— Конфигурация компьютера (Computer Configuration);

— Административные шаблоны (Administrative Templates) —

Компоненты Windows (Windows Components);

— Службы удаленных рабочих столов (Remote Desktop Services) —

Узел сеансов удаленных рабочих столов (Remote Desktop Session Host) —

Безопасность (Security).

Параметр «Всегда запрашивать пароль при подключении» — Отключена

Узел сеансов удаленных рабочих столов (Remote Desktop Session Host) —

Ограничение сеансов по времени.

Параметр «Задать ограничение по времени для отключенных сеансов» — Включена, установлена 1 минута.

— Конфигурация компьютера (Computer Configuration);

— Административные шаблоны (Administrative Templates) — Система;

— Передача учетных данных

Параметры:

— Разрешить передачу новых учетных данных — Включена

— Разрешить передачу новых учетных данных с проверкой подлинности сервера «только NTLM» — Включена

— Разрешить передачу сохраненных учетных данных — Включена

Разрешить передачу сохраненных учетных данных с проверкой подлинности сервера «только NTLM»

В этих параметрах прописать значение TERMSRV/*

Далее в Параметре:

-Ограничить делегирование учетных данных удаленным серверам — Включена.

Выставить режим — Предпочтительное использование удаленного Credential Guard.

Далее, это важно! У клиента на Windows 10 жмем пуск, вводим credent или Управление учетными данными Windows. Запускаем диспетчер учетных данных.

Если в Учетных данных Windows есть записи, относящиеся к вашему новому настроенному серверу (Например, вы его настроили, тестировали, ставили галочку сохранить пароль) нужно удалить эти записи и добавить их чуть ниже в «Общие учетные данные». Не забыть в имени сервера прописать TERMSRV/

После этого подключение не запрашивает пароль, а использует сохраненный. Проверено электроникой.

Оглавление

- Добавление ролей и компонентов

- Активация лицензии удалённых рабочих столов

- Изменение стандартного порта подключения

- Возможные проблемы

- Подключение было запрещено

- CredSSP

- Отсутствуют доступные серверы лицензирования удаленных рабочих столов

Добавление ролей и компонентов

Установка самой оси Microsoft Windows Server 2016 в рамках данной статьи рассматриваться не будет, только отдельно сама установка терминального сервера.

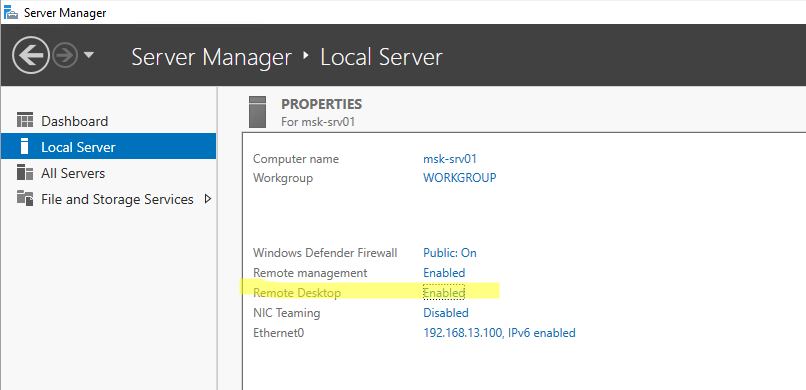

На будущем терминальном сервере открываем диспетчер сервера через Панель управления (Win + R Control) — Администрирование — Диспетчер серверов (Server Manager)

или через команду «Выполнить» (Win + R ServerManager). После чего переходим по вкладке Локальный сервер (Local Server)

Открываем мастер добавления ролей и компонентов, жмём далее, в типе установки отмечаем радиокнопкой пункт Установка ролей или компонентов (Role-based or feature-based installation),

выбираем сервер, жмём далее, чекбоксом отмечаем Службы удаленных рабочих столов. В службах ролей отмечаем для установки две службы: Лицензирование удаленных рабочих столов (Remote Desktop Licensing) и Узел сеансов удаленных рабочих столов (Remote Desktop Session Host),

жмём далее и потом установить. Дожидаемся конца установки и перезагружаем сервер, если это не было сделано автоматически по завершению установки.

Активация лицензии удалённых рабочих столов

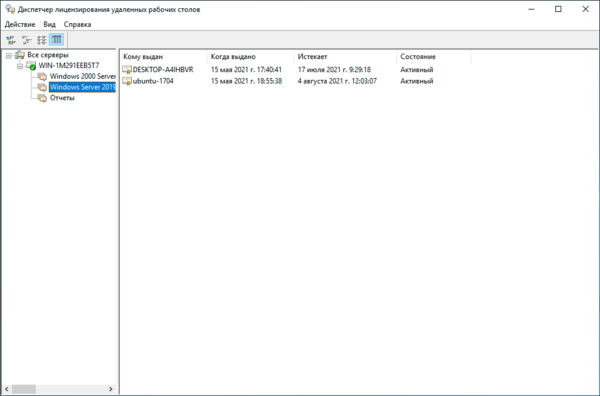

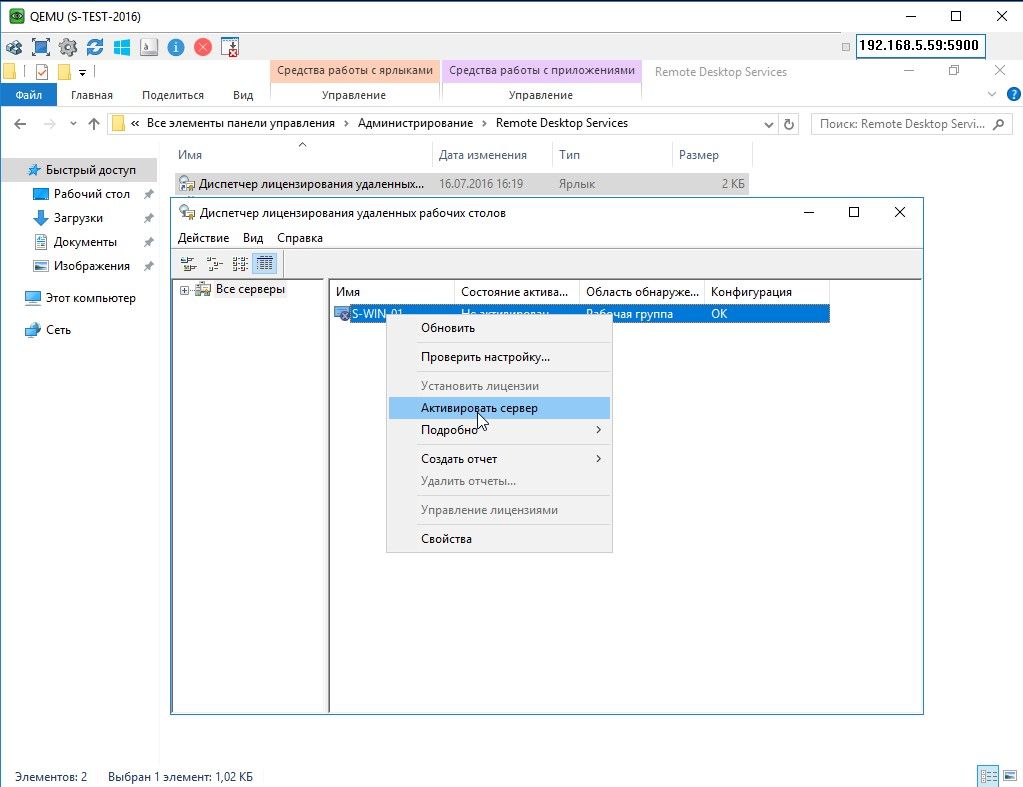

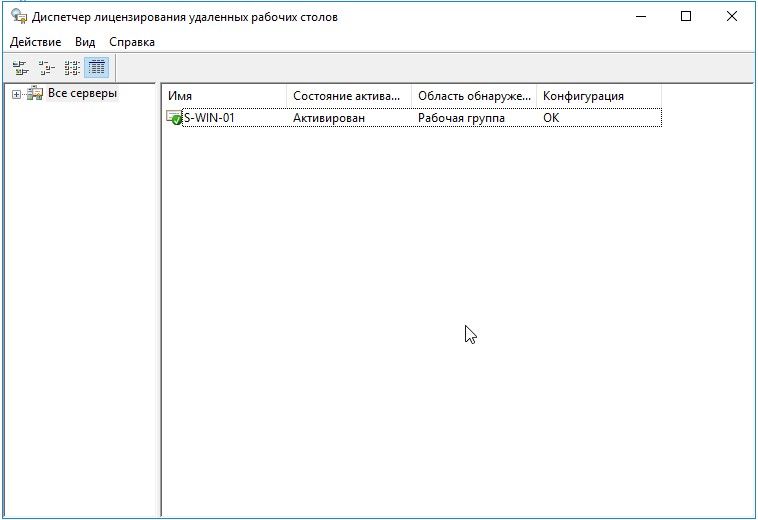

Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов (RD Licensing Manager).

Раскрываем древо, правой кнопкой по нашему серверу вызываем выпадающее меню и выбираем пункт активировать сервер.

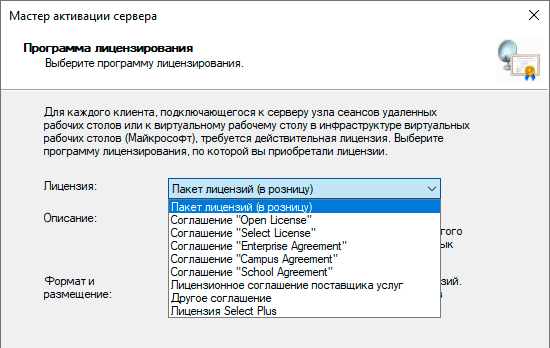

В мастер активации сервера вначале заполняем сведения об организации, а после устанавливаем саму лицензию. При выборе программы лицензии указываем Другое соглашение,

и указываем ключи активации купленной лицензии 6565792 (или любой другой. Для тестового сервера нагуглите за 2 минуты:»номер соглашения windows server 2016«. Ключ 6565792 — также является результатом выдачи поисковика google).

Выбираем версию продукта Windows Server 2016и тип лицензии Клиентская лицензия служб удаленных рабочих столов (на пользователя). Готово!

Но Средство диагностики лицензирования удаленных рабочих столов сообщает нам, что сервер лицензирования не включён. Чтож, поправим это дело через политики. Вызываем

командное меню «Выполнить» Win + R gpedit.msc. Переходим: Конфигурация компьютера (Computer Configuration) — Административные шаблоны (Administrative Templates) — Компоненты Windows (Windows Components) — Службы удаленных рабочих столов (Remote Desktop Services) — Узел сеансов удаленных рабочих столов (Remote Desktop Session Host) — Лицензирование (Licensing).

Тут поправим Использовать указанные серверы лицензирования удаленных рабочих столов (Use the specified Remote Desktop license servers) и Задать режим лицензирования удаленных рабочих столов (Set the Remote licensing mode).

Обновляем сведения в оснастке Средство диагностики лицинзирования удаленных рабочих столов (Win + R lsdiag.msc). Теперь всё ок!

Изменение стандартного порта подключения

Стандартный порт для RDP подключения: 3389

Открываем реестр (Win + R regedit), переходим по ветке:

HKEY_LOCAL_MACHINESystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp

Находим ключ PortNumber, меняем систему исчисления на Десятичную и задаем необходимый номер порта.

Так же это можно сделать через командную строу:

reg add "HKLMSystemCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp" /v PortNumber /t REG_DWORD /d НОВЫЙ_НОМЕР_ПОРТА /f

А чтобы вы потом смогли подключиться по новому порту, то вам в фаервол нужно прописать правило

netsh advfirewall firewall add rule name="RDP PORT НОВЫЙ_НОМЕР_ПОРТА" dir=in action=allow protocol=TCP localport=НОВЫЙ_НОМЕР_ПОРТА

И перезапустить службу

net stop TermService && net start TermService

Возможные проблемы

Подключение было запрещено

Скорее всего вы при попытке подключиться увидите сообщение:»Подключение было запрещено, так как учетная запись пользователя не имеет прав для удаленного входа в систему«,

а всё из-за того, что 1 — терминальный сервер не настроен в домене на разрешение подключения к нему определённых пользователей; 2 — вы не добавили в группу Пользователи удаленного рабочего стола ни одного пользователя.

Возможно вам будет полезна статья о том как из Windows 10 сделать Терминальный сервер.

CredSSP

Ещё можете столкнуться с такой вот ошибкой: An authentication error has occurred. The function is not supported. This could be due to CredSSP encryption oracle remediation.

О ней я писал ранее в статье:»Ошибка RDP подключения: CredSSP encryption oracle remediation. Как исправить?».

А возникновение этой ошибки связано с тем, что на терминальном Windows сервере, на который идёт подключение, не установлены последние обновления безопасности (CredSSP обновления для CVE-2018-0886). После обновления система по умолчанию запрещает подключаться к удалённым серверам по RDP со старой версией протокола CredSSP.

Отсутствуют доступные серверы лицензирования удаленных рабочих столов

После настройки сервера всё шло хорошо, но только 120 дней. Потом случилось следущее:

Удаленный сеанс отключен, поскольку отсутствуют доступные серверы лицензирования удаленных рабочих столов.

Обратитесь к администратору сервера

А это означает что у вас установлен ключ льготного периода (grace period licensing), который необходимо удалить. Для этого вам нужно залогиниться на сервер локально.

Где удалять ключ льготного периода? В реестре под именем L$RTMTIMEBOMB. Идём по ветке реестра:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerRCMGracePeriod

Но не тут то было! У вас недостаточно прав, но и это нас не остановит. Жмём правой кнопкой мыши и меняем владельца на ветку реестра и даём полные права самому себе, после чего спокойно удаляем эту гадость).

Если не поможет, то советую переустановить роли и компоненты.

Для настройки терминального сервера к нему распространяются ниже представленные требования исходя из ПО, которое будет запускаться пользователями и количества пользователей:

- Процессор: от 4 ядер

- Оперативная память : 1 ГБ на каждого пользователя + 4 ГБ для работы ОС + 4 ГБ запас

- Дисковая система: для большей отказоустойчивости нужно настроить RAID-массив

Для установки выделить два диска: первый логический диск от 50 ГБ. До 100 ГБ выделить для установки ОС, второй логический диск выделить под пользовательские профили с расчетом минимум 1 ГБ на пользователя - Ширина канала для терминального сервера: 250 Кбит/с на пользователя

У нас вы можете взять терминальный сервер 1С в аренду с бесплатными индивидуальными настройками.

Первоначальные настройки Windows Server 2016:

- Настроить статический IP-адрес сервера

- Проверить правильность настройки времени и часового пояса

- Установить все обновления системы

- Задать понятное имя для сервера и, при необходимости, ввести его в домен

- Включить доступ до сервера по удаленному рабочему столу для удаленного администрирования

- Настроить запись данных профилей пользователей на второй логический диск

- Активировать лицензию Windows Server 2016

Настройка терминального сервера

Начиная с Windows 2012 терминальный сервер должен работать в среде Active Directory.

Если в вашей локальной сети есть контроллер домена, просто присоединяйте к нему сервер терминалов, иначе установите на сервер роль контроллера домена.

Установка роли и компонентов

В панели быстрого запуска открываем Диспетчер серверов:

Нажимаем Управление — Добавить роли и компоненты:

Нажимаем Далее до «Выбор типа установки». Оставляем Установка ролей и компонентов и нажимаем Далее дважды:

В окне «Выбор ролей сервера» выбираем Службы удаленных рабочих столов:

Кликаем Далее, пока не появится окно «Выбор служб ролей» и выбираем следующие:

- Лицензирование удаленных рабочих столов

- Узел сеансов удаленных рабочих столов

Нажимаем Далее, при появлении запроса на установку дополнительных компонентов соглашаемся.

При необходимости, также выставляем остальные галочки:

- Веб-доступ к удаленным рабочим столам — возможность выбора терминальных приложений в браузере.

- Посредник подключений к удаленному рабочему столу — для кластера терминальных серверов посредник контролирует нагрузку каждой ноды и распределяет ее.

- Узел виртуализации удаленных рабочих столов — для виртуализации приложений и запуска их через терминал.

- Шлюз удаленных рабочих столов — центральный сервер для проверки подлинности подключения и шифрования трафика. Позволяет настроить RDP внутри HTTPS.

Нажимаем Далее и в следующем окне Установить. Дожидаемся окончания процесса установки и перезагружаем сервер.

Установка служб удаленных рабочих столов

После перезагрузки открываем Диспетчер серверов и нажимаем Управление — Добавить роли и компоненты:

В окне «Выбор типа установки» выбираем Установка служб удаленных рабочих столов и нажимаем Далее:

В окне «Выбор типа развертывания» выбираем Быстрый запуск и нажимаем Далее:

В «Выбор сценария развертывания» — Развертывание рабочих столов на основе сеансов — Далее:

Еще раз Далее — при необходимости, ставим галочку «Автоматически перезапускать конечный сервер, если это потребуется» и кликаем по Развернуть.

Настройка лицензирования удаленных рабочих столов

Для корректной работы сервера, необходимо настроить службу лицензирования. Для этого открываем диспетчер серверов и кликаем по Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов:

В открывшемся окне кликаем правой кнопкой мыши по нашему серверу и выбираем Активировать сервер:

В открывшемся окне дважды кликаем Далее — заполняем форму — Далее — Далее — Снимаем галочку «Запустить мастер установки лицензий» — Готово.

Снова открываем диспетчер серверов и переходим в «Службы удаленных рабочих столов»:

В «Обзоре развертывания» кликаем по Задачи — Изменить свойства развертывания:

В открывшемся окне переходим в Лицензирование — Выбираем тип лицензий — прописываем имя сервера лицензирования (в данном случае локальный сервер) и нажимаем Добавить:

Применяем настройки, нажав OK.

Добавление лицензий

Открываем диспетчер серверов и кликаем по Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов:

В открывшемся окне кликаем правой кнопкой мыши по нашему серверу и выбираем Установить лицензии:

В открывшемся окне нажимаем Далее:

Выбираем программу, по которой куплены лицензии, например, Enterprise Agreement:

Нажимаем Далее — вводим номер соглашения и данные лицензии — выбираем версию продукта, тип лицензии и их количество:

Нажимаем Далее — Готово.

Проверить статус лицензирования можно в диспетчере серверов: Средства — Remote Desktop Services — Средство диагностики лицензирования удаленных рабочих столов.

Мы также готовы оказать помощь в установке и настройке терминального сервера.

Нашим клиентам мы предлагаем реализацию данного проекта и его последующее обслуживание в рамках ИТ-аутсорсинга.

This article describes how to install and configure a terminal server role Remote Desktop Session Host in a workgroup (without an Active Directory domain) and without any other additional roles (Connection Broker, Remote Desktop Web Access, RDS Gateway). This will be a single server RDS deployment on Windows Server 2019/2022.

Windows Server with the RDSH (Remote Desktop Session Host) role allows multiple users to connect to a server simultaneously using RDP (by default, only 2 administrative Remote Desktop connections are allowed on Windows Server). A separate session is created for each user, and they access their personal desktop environment.

If you are going to use a separate RDS host in a workgroup, note that its functionality is limited. It cannot be scaled to a full-featured RDS farm, you cannot create separate collections or a RemoteApp, there is no Connection Broker, you cannot use User Profile Disks, there are no centralized management tools, RDS service won’t be available to users during maintenance operations if the host is in the drain mode.

Contents:

- How to Install Remote Desktop Services Role on Windows Server 2019/2022?

- Configure Remote Desktop Licensing Role and Add RDS Licenses (CALs)

- Configure Remote Desktop Session Host in a Workgroup

How to Install Remote Desktop Services Role on Windows Server 2019/2022?

It is supposed that you have already installed Windows Server and configured basic settings (IP address, server name, time/date, installed updates, etc.). Then you can install the RDS role. To do it, you can use either Server Manager or PowerShell.

To install the RDS using Server Manager, select Remote Desktop Session Host and Remote Desktop Licensing in Role-based or Feature-based installation -> Server roles -> Remote Desktop Services in RDS components (agree to the installation of RSAT features to manage the roles).

Note that if you have selected Remote Desktop Services installation in Server Manager, the wizard will automatically install RD Connection Broker and Web Access in the Standard deployment or Quick Start modes. In our case, we don’t need these roles since we are installing a standalone RDS host.

You can also install Windows Server roles using PowerShell:

Install-WindowsFeature -Name RDS-Licensing, RDS-RD-Server –IncludeManagementTools

Check which RDS roles are installed on your server:

Get-WindowsFeature -Name RDS* | Where installed

Restart your server:

Restart-Computer

Configure Remote Desktop Licensing Role and Add RDS Licenses (CALs)

The next step is to configure the Remote Desktop Licensing role, which provides licensing for user RDP connections. You can install and activate Remote Desktop Licensing on this host (if you have only one host in your network) or place the RDLicensing role on another server. One server with the RDS Licensing role can issue licenses to any number of RDS hosts.

If you have decided to use a local RDLicensing server, activate the RDS Licensing host and install client licenses (RDS CALs) following this guide.

In a workgroup, you should use Per Device RDS CALs. If your licensing server issues Per User licenses only, users will see the following error when connecting to the server via RDP:

Remote Desktop License Issue There is a problem with your Remote Desktop license, and your session will be disconnected in 60 minutes.

Configure Remote Desktop Session Host in a Workgroup

Go to Control Panel -> System and Security -> Administrative Tools -> Remote Desktop Services -> Remote Desktop Licensing Diagnoser. Note that your server is not yet configured to receive RDS CALs from the licensing server. The following messages prove it:

- The licensing mode for the Remote Desktop Session Host server is not configured

- Number of licenses available for clients: 0

If you don’t target your RDSH server to the RDS licensing server able to issue CALs to your users, your server will stay in the trial mode. In this mode, RDS services work for 120 days only (at each connection, you will see this message in the tray: “The Remote Desktop service will stop working in xxx days”). After the grace period is over, users won’t be able to connect to RDS due to the following error:

Remote session was disconnected because there are no Remote Desktop client access licenses available for this computer.

The main disadvantage of Remote Desktop Services on Windows Server 2019 in a workgroup (without a domain), is that you don’t have any convenient administrative tools to manage the RDS role. You will have to configure any RDSH role settings in the Local Group Policy Editor (gpedit.msc).

Configure RDS licensing settings with the Local Group Policy Editor (gpedit.msc):

- Go to Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Licensing;

- Change Set the Remote Desktop licensing mode to Per Device;

- In Use the specified Remote Desktop license servers option, specify the IP address of the server RDLicensing server is installed on. If the licensing server is installed locally, enter

localhostor127.0.0.1; - Update local Group Policy settings and run the Remote Desktop Licensing Diagnoser. Make sure that it sees your RDS CALs.

In the local GPO, you can also set RDP session limits (timeouts) and rules of disconnecting users when they are inactive.

If you want to configure different Group Policies for local users and administrators, use the multiple GPO (MLGPO) feature.

Then create local user accounts on your RDS server. You can create users in lusrmgr.msc or with PowerShell:

$UserPassword = ConvertTo-SecureString "PaSS123!" -AsPlainText -Force

New-LocalUser a.brown -Password $UserPassword -FullName "Andi Brown"

To allow a user to connect to a server through Remote Desktop Services, add the user account to the local Remote Desktop Users group. Add users manually using the computer management console or with PowerShell:

Add-LocalGroupMember -Group "Remote Desktop Users" -Member a.brown

This user group is allowed to logon remotely through the Allow logon through Remote Desktop Services GPO option (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment). The same policy allows RDP access for non-admin users even to the domain controller.

Now users can try to connect to your RDS host using mstsc.exe (or any other RDS client) from their computers. Make sure that more than two active users can connect to the server simultaneously.

At the first login, a temporary license is issued for a user device (an RDS Per Device licensing feature). At the second logon, a permanent license is issued that appears in the Remote Desktop Licensing Manager. The license is issued for the period of 52-89 days (a random number).

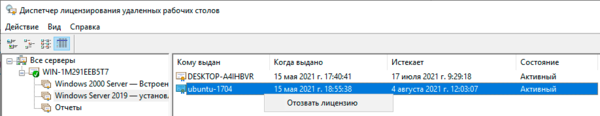

If there are no free Per Device licenses, you can manually revoke licenses for some user devices. Use the RDSLicensing console or this PowerShell script:

$licensepacks = Get-WmiObject win32_tslicensekeypack | where {($_.keypacktype -ne 0) -and ($_.keypacktype -ne 4) -and ($_.keypacktype -ne 6)}

# the total number of per device licenses

$licensepacks.TotalLicenses

# the number of licenses issued to the devices

$TSLicensesAssigned = gwmi win32_tsissuedlicense | where {$_.licensestatus -eq 2}

# the computer name you want to revoke a license from

$compname="wksmun2a15"

$RevokePC = $TSLicensesAssigned | ? sIssuedToComputer -EQ $compname

$RevokePC.Revoke()

If you need to connect to a user RDP session, you can use the RDS shadow connection mode (it also works on an RDSH in a workgroup).

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Но прежде всего сделаем небольшое отступление. Очень часто многие администраторы используют терминальный сервер «по привычке», не обращая внимания на новые технологии доступа для привычных приложений. А технологии не стоят на месте, делаю работу проще, дешевле и удобнее. В частности это касается популярного пакета программ 1С:Предприятие, современные конфигурации которого отлично работают через тонкий клиент или веб-сервер. Поэтому нужно трезво оценить возможности применяемого ПО и принять взвешенное решение о необходимости терминального доступа.

Кроме очевидных достоинств сервер терминалов имеет ряд недостатков, к самым распространенным можно отнести сложности с организацией печати, особенно для удаленных клиентов, работающих с домашних устройств, а также затруднения в доступе к локальным файлам на сервере и наоборот. Также следует принимать во внимание, что терминальный доступ достаточно дорогое решение: кроме лицензий клиентского доступа CAL каждое подключение должно быть покрыто специальной лицензией Remote Desktop Services CAL.

Если вы, взвесив все за и против, все-таки решили развернуть терминальный сервер, то приступим к установке. Прежде всего откроем Диспетчер серверов и запустим Мастер добавления ролей и компонентов в котором выберем пункт Установка ролей или компонентов.

Снова откроем Диспетчер серверов и перейдем в Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов, выберем из списка наш сервер и в меню правой кнопки мыши нажмем Активировать сервер.

Прежде всего следует выбрать программу лицензирования в рамках которой были получены лицензии, скорее всего это будет OpenLicense или пакет лицензий в розницу.

В зависимости от выбранной программы следующее окно может выглядеть по-разному, в нем потребуется ввести данные о приобретенной лицензии. Также может потребоваться указать тип (на устройство или на пользователя) и количество приобретенных лицензий.

В отличие от Сервера лицензирования Узел сеансов удаленных рабочих столов (другими словами, терминальный сервер) при установке в рабочей группе не имеет никаких инструментов управления и для его настройки нам придется воспользоваться Локальными групповыми политиками. Для этого запустим оснастку gpedit.msc и перейдем в Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Службы удаленных рабочих столов.

Остальные политики можете настраивать исходя из собственных потребностей, назначение большинства из них понятно из названия, также каждая из них содержит достаточно подробную справку.

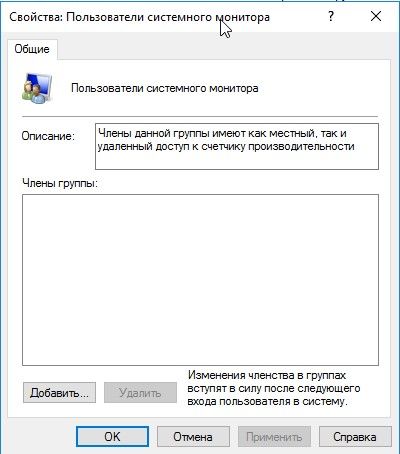

Для того, чтобы пользователи имели возможность подключаться к терминальному серверу они должны быть участниками группы Пользователи удаленного рабочего стола.

Отсюда проистекает и правильный ответ на один не самый очевидный вопрос: следует ли включать администраторов в группу Пользователи удаленного рабочего стола? Конечно же нет, в противном случае вы должны будете обеспечить такое подключение лицензией, а в режиме лицензирования на устройство лицензия на компьютер администратора будет выдана автоматически.

Напоследок немного коснемся лицензий, если мы вернемся в Диспетчер лицензирования, то можем заметить, что количество выданных лицензий может не соответствовать количеству подключений. Поэтому коротко разберем, как происходит этот процесс. В режиме лицензирования на пользователя сервер лицензирования не контролирует количество фактических подключений и выдает каждому подключившемуся в этом режиме пользователю временную лицензию при условии, что активирована хотя бы одна лицензия. В данном случае контроль необходимого количества лицензий ложится на администратора.

В режиме на устройство каждый подключившийся первый раз клиент получает временную лицензию сроком на 90 дней, при повторном подключении сервер вместо временной лицензии выдает постоянную на срок от 52 до 89 дней, время действия лицензии выбирается случайным образом. На скриншоте ниже обратите внимание на срок действия выданных в один и тот же день лицензий.

Существует достаточно распространенная ошибка — несоответствие режима лицензирования активированным лицензиям. Здесь может быть два варианта развития событий:

- Режим лицензирования на устройство, лицензии на пользователя — каждый подключившийся клиент получит временную лицензию на 90 дней, по истечении этого срока доступ к серверу будет невозможен.

- Режим лицензирования на пользователя, лицензии на устройство — при наличии активированной лицензии любого типа клиент будет получать каждый раз новую временную лицензию, но такой режим работы будет однозначным нарушением правил лицензирования.

Надеемся, что данный материал поможет вам настроить и правильно эксплуатировать терминальный сервер в рабочей группе.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Краткое описание: В данном руководстве рассматривается установка службы удаленных рабочих столов RDP Windows Server 2016.

Поддержи автора статьи, просмотри рекламу ↓↓↓

Поддержи автора статьи, просмотри рекламу ↓↓↓

Нужна консультация или помощь в решении IT вопроса?

Службы удаленных рабочих столов Windows Server является самыми востребовательными по практическому использованию. Типичная связка подключения клиентского ПК к:

- Серверу приложений;

- Виртуальному рабочему столу.

Такой функционал решает задачи не только быстродействия(это все же сервер), но и вопрос с безопасностью коммерческой информации. Стоит отметить, что структурированные данные легче администрируются во всех аспектах этого понятия: предоставление доступа, резервное копирование и репликация, управление кластерными системами.

Установка службы удаленных рабочих столов RDP

Поддержи автора статьи, просмотри рекламу ↓↓↓

Поддержи автора статьи, просмотри рекламу ↓↓↓

Диспетчер сервера, добавление роли

Перед началом работы

Тип установки

Выбор сервера для установки

Поддержи автора статьи, просмотри рекламу ↓↓↓

Поддержи автора статьи, просмотри рекламу ↓↓↓

Выбор роли службы удаленных рабочих столов

Пропуск добавления компонентов

Описание службы удаленных рабочих столов

Добавление ролей для службы удаленных рабочих столов

Поддержи автора статьи, просмотри рекламу ↓↓↓

Поддержи автора статьи, просмотри рекламу ↓↓↓

Подтверждение установки

Процесс установки

Завершение установки, после этого требуется перезагрузить систему

Активация сервера лицензирования RDP

Поддержи автора статьи, просмотри рекламу ↓↓↓

Поддержи автора статьи, просмотри рекламу ↓↓↓

Мастер активации сервера, первый запуск

Сведения об организации

Мастер активация сервера, завершение работы

Поддержи автора статьи, просмотри рекламу ↓↓↓

Поддержи автора статьи, просмотри рекламу ↓↓↓

Мастер установки лицензий, запуск

Выбор метода подключения

Номер соглашения

Версия продукта

Мастер установки лицензий, завершение

Поддержи автора статьи, просмотри рекламу ↓↓↓

Поддержи автора статьи, просмотри рекламу ↓↓↓

Успешное завершение активации сервера лицензирования

Важный этап — указание сервера лицензирования, т.к. начиная с Windows 2012R2 эту опцию перенесли в групповые политики:

Указание типа лицензирования — на пользователя

Проверка работы службы терминалов

Добавление пользователей в группу разрешения для подключения

Во всех версия Windows Server, есть группа, по которой задаются разрешения для подключения к удаленному рабочему столу.

Остается только добавить пользователя

Поддержи автора статьи, просмотри рекламу ↓↓↓

Поддержи автора статьи, просмотри рекламу ↓↓↓

Прочитано:

132 708

Т.к. на новом рабочем месте используется на всех серверах операционная система Windows Server 2016, то для мне это недоработка, что я еще не расписал для себя в шагах, как и какие действия нужно проделать дабы развернуть терминальный сервер. Я конечно понимаю, что что-то существенного по отношению к Windows Server 2012 R2 я не увижу, но все же мне хочется чтобы в моей работе/моей смене было как можно меньше всяких неожиданностей. Я уже смирился и да же рад, что я могу надеяться только на самого себя.

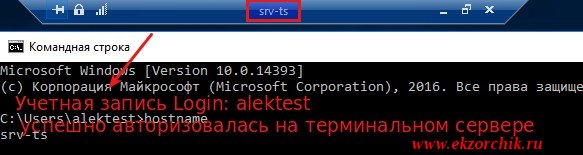

Hostname: srv-ts

Version: Version 10.0.14393

srv-dc → 192.168.2.2 (AD,DNS,DHCP)srv-ts → 192.168.2.100srv-gw → 192.168.2.1 (Mikrotik в роли шлюза)

На заметку: Возьмите за правило хорошего тона: один логический диск, диск С: это система, к примеру 50-100Gb второй логический диск, диск D: это пользовательские профили, для этой задумки понадобится настроить все по заметке:

Если TS (Terminal Server) в домене то определенными групповыми политиками зарезаем все пользователю, что может повредить терминальному серверу и не относится к рабочему процессу. Так обычно делают если у всех в компании нет рабочего компьютера, а стоит тонкий клиент в котором зашито, что при включении он подключается к терминальному серверу. Только у дизайнеров обычно стационарное рабочее место.

Авторизуюсь в системе с правами локального администратора, а если система в домене то под администратором домена — все действия аналогичны.

Win + R → control — (Просмотр) Категория — Мелкие значки — Администрирование — Диспетчер серверов — Панель мониторинга — Добавить роли и компоненты — Установка ролей или компонентов — (Выберите сервер из пула серверов): srv-ts 192.168.2.100 Майкрософт Windows Server 2016 Standard — отмечаю галочкой роль: Службы удаленных рабочих столов, нажимаю «Далее», «Далее», «Далее». Теперь нужно отметить галочками службы ролей для установки Службы удаленных рабочих столов:

- Лицензирование удаленных рабочих столов

- Узел сеансов удаленных рабочих столов

и нажимаю «Далее», «Установить».

После перезагрузки, авторизуюсь в системе и указываю ключи активации с целью возможности удаленного подключения пользователей в размере купленной лицензии или использования ключей найденных на просторах интернета (но так нужно делать только в рамках тестирования, в своих экспериментах, а не для корпоративного использования).

- Login: POLYGONekzorchik

- Pass: 712mbddr@

Запускаю оснастку управления лицензированием для службы удаленных рабочих столов:

Win + X → «Панель управления»— «Администрирование» — «Remote Desktop Services» — «Диспетчер лицензирования удаленных рабочих столов», разворачиваю «Все серверы» — SRV-TS и через правый клик мышью по именованию данного хоста выбираю пункт из меню: «Активировать сервер», Далее.

В качестве метода активации выбираю: Метод активации: Авто(реком), но вот если в Вашей сети нет доступа в интернет, то этот вариант завершится ошибкой: «Не удалось подключиться к расчетной палате корпорации Майкрофт. Проверьте наличие подключения к Интернету на компьютера, на котором запущен диспетчер лицензирования удаленных рабочих столов» и нажима кнопку «Далее»

Указываю контактную информацию по компании на которую оформлен ключ, поля: Имя (ekzorchik), Фамилия (ekzorchik), Организация (ekzorchik), Страна (Russian) и нажимаю «Далее»

На следующем шаге указываю расширенную контактную информацию Email, Organizational unit, Company address, City, State/province, Postal code (на данном шаге я ничего не указывал), «Далее», а после отмечаю галочкой Start Install Licenses Wizard now и нажимаю Next, Next

Далее выбираю тип купленной лицензии — у меня, как и ранее я публиковал в заметке для Server 2008 R2 это код (Номер лицензионного соглашения) именуемый, как Enterprise Agreement (к примеру наиболее распространенные в интернета: 6565792, 5296992, 3325596 и нажимаю Next, указываю номер лицензионного соглашения:

License program: Enterprise Agreement

Agreement number: 6565792

На заметку: Номер Enterprise Agreement приведенные в этой заметки только для собственного тестирования и изучения, не нарушайте закон.

и нажимаю Next, затем указываю в рамках какого продукта данный номер применим и на кого: либо на учетную запись, либо на компьютер:

- License program: Enterprise Agreement

- Product version: Windows Server 2016

- License type: Клиентская лицензия служб удаленных рабочих столов (на пользователя)

- Quantity: 999

и нажимаю Next, если Вы видите также как и Я надпись: The requested licenses have been successfully installed, то значит Вы активировал Ваш терминальный сервер, по такому принципу как я разобрал выше проделывается и для лицензий на компьютера. После нажимаем кнопку Finish.

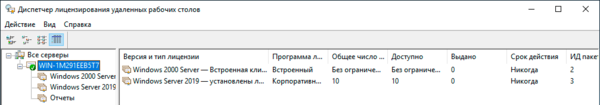

Итоговый вид оснастки RD Licensing Manager должен принять следующий вид:

Login: alektest, Password: Aa1234567

Отлично теперь попробую подключиться с любой станции под управлением к развернутому терминальному серверу:

Win + R → mstsc.exe

Компьютер: указываю IP&DNS адрес терминального сервера, в моем случае

Компьютер: srv-ts

Пользователь: alektest

и нажимаю «Подключить», ввожу пароль Aa1234567 и нажимаю OK, но не тут то было в ответ получаю сообщение: «Подключение было запрещено, так как учетная запись пользователя не имеет прав для удаленного входа в систему».

Кстати все правильно, нужно на терминальном сервере в группу: Win + R → control.exe — «Администрирование» — «Управление компьютером» — «Локальные пользователи и группы» — «Группы» — «Пользователи удаленного рабочего стола» добавить доменного пользователя или группу пользователей, но добавлять всех прошедших проверку я не рекомендую. Доступ к сервисам нужно выдавать по необходимости, а не по принципу чтобы был. Пробую еще раз подключиться под учетной записью alektest и все получилось:

Win + X — Командная строка (администратор)

C:Windowssystem32>qwinsta

СЕАНС ПОЛЬЗОВАТЕЛЬ ID СТАТУС ТИП УСТР-ВО

services 0 Диск

>console ekzorchik 1 Активно

rdp-tcp#1 alektest 2 Активно

rdp-tcp 65536 Прием

Что могу сказать пока ничего такого сверхнового по сравнению с терминальным сервером на базе Server 2008 R2 Ent/Server 2012 R2 я не заметил, скорее всего все скажется когда буду использовать более плотнее. А пока я прощаюсь с Вами читатели моего блога, с уважением автор — Олло Александр aka ekzorchik.

- Remove From My Forums

-

Question

-

I just installed my Server 2016 in Workgroup mode. However, I was not able to find any roles to install the RDS.

My 2 ADM remote desktop access work fine but I need 10 TS clients.

Can you tell me the procedure to install the terminal services if some one does not want to have an Active directory (domain)

Thank you

Christopher

Christopher

Answers

-

Hi,

1. Server Manager — Add roles and features — Role-based — Server Roles — Remote Desktop Services — select RD Session Host and RD Licensing Role Services — finish wizard. Restart

2. Open gpedit.msc. Set the licensing mode to match the type of purchased RDS CALs you have, and Specify the FQDN of your RD Licensing server (localhost is fine in your case)

Computer Configuration Administrative Templates Windows Components Remote Desktop Services Remote Desktop Session Host Licensing

Use the specified Remote Desktop licensing servers Enabled

Set the Remote Desktop licensing mode Enabled

3. Open RD Licensing Manager (licmgr.exe). Activate the server, then Install your purchased RDS CALs

-TP

-

Proposed as answer by

Tuesday, April 3, 2018 8:17 AM

-

Marked as answer by

TP []MVP

Thursday, April 5, 2018 3:16 AM

-

Proposed as answer by

-

TP

I am testing 2016 Storage Server Workgroup. Would it be the reason I do not see it in the role list?

Thank you for your time…

Christopher

Christopher

Correct. You need Standard or Datacenter edition.

-

Proposed as answer by

William LiangMicrosoft contingent staff

Wednesday, April 4, 2018 8:07 AM -

Marked as answer by

TP []MVP

Thursday, April 5, 2018 3:16 AM

-

Proposed as answer by

Протокол Remote Desktop Protocol (RDP) позволяет удаленно подключиться к рабочему столу компьютера с Windows и работать с ним, как будто это ваш локальный компьютер. По умолчанию RDP доступ в Windows запрещен. В этой статье, мы покажем, как включить и настроить RDP доступ в Windows 10 и Windows Server 2016/2019.

Содержание:

- Включаем удаленный рабочий стол в Windows 10

- Как включить RDP доступ с помощью PowerShell?

- RDP доступ к Windows Server 2016/2019

- Включение RDP с групповых политик в домене Active Direcrtory

- Как удаленно включить RDP на компьютере Windows?

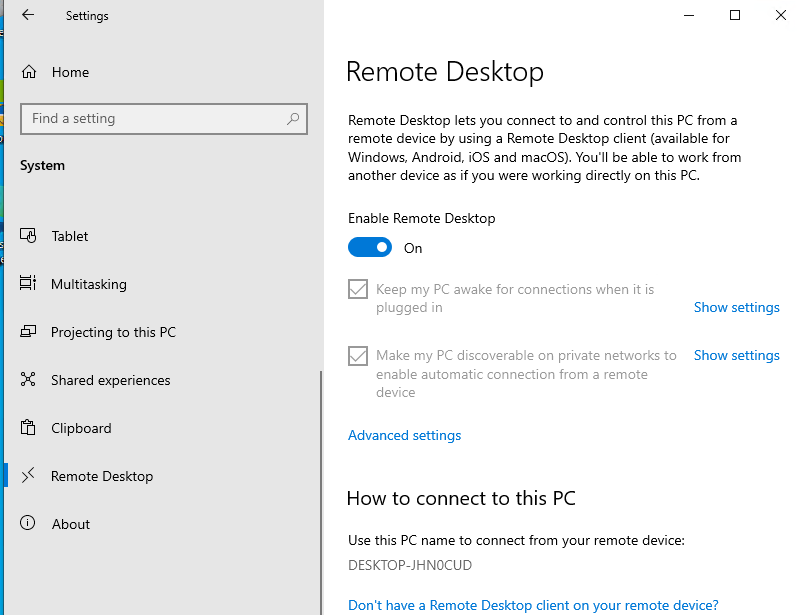

Включаем удаленный рабочий стол в Windows 10

Самый простой способ включить RDP доступ в Windows – воспользоваться графическим интерфейсом.

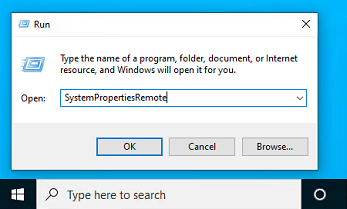

Откройте свойства системы через панель управления, или выполнив команду SystemPropertiesRemote.

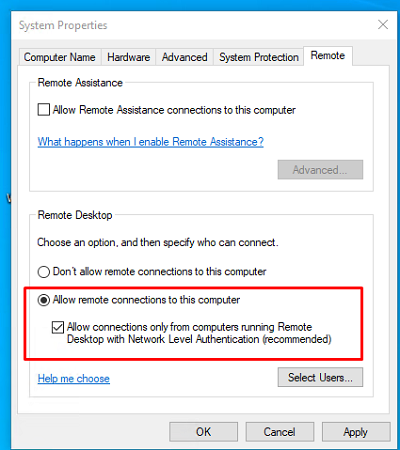

Перейдите на вкладку Remote Settings (Удаленный доступ), включите опцию Allow remote connection to this computer (Разрешить удалённые подключения к этому компьютеру).

В целях безопасности желательно разрешить подключение только с клиентов RDP с поддержкой протокола NLA (Allow connections only from computers running Remote Desktop with Network Level Authentication/ Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети).

Сохраните изменения, нажав ОК.

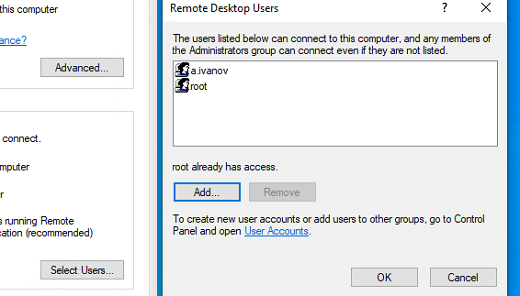

По умолчанию право на подключение к компьютеру через RDP есть только у членов группы локальных администраторов. Если вам нужно разрешить RDP доступ другим пользователям, нажмите кнопку Select Users.

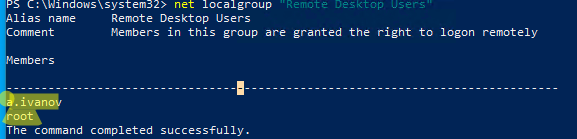

Все пользователи, которых вы укажете здесь будет добавлены в локальную группу Remote Desktop Users. Вы можете в командной строке вывести список пользователей в этой группе:

net localgroup "Remote Desktop Users"

или

net localgroup “Пользователи удаленного рабочего стола”

Чтобы добавить нового пользователя в группу доступа RDP, выполните:

net localgroup "Remote Desktop Users" /add publicuser

В русской версии Windows измените название группы на “Пользователи удаленного рабочего стола”.

В новых билдах Windows 10 классическая панель для включения RDP доступа теперь спрятана и Microsoft рекомендует пользоваться новой панелью Setting.

- Перейдите в Settings -> System —> Remote Desktop;

- Включите опцию Enable Remote Desktop;

- Подтвердите включение RDP на компьютере.

Обратите внимание, что вы не можете включить RDP доступ к редакции Windows 10 Home. RDP сервер работает только на Windows 10 Pro и Enterprise. Впрочем, есть обходное решение.

Обратите внимание, что по умолчанию при включении Remote Desktop, включаются две опции:

- Keep my PC awake for connection when it is plugged in ;

- Make my PC discoverable on private networks to enable automatic connection from a remote device

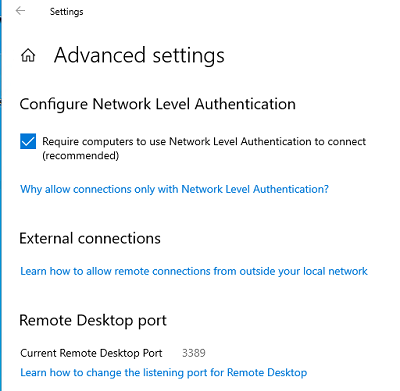

На жмите на ссылку “Advanced settings”. Здесь можно включить использование протокола “Network Level Authentication” для RDP подключений (рекомендуется).

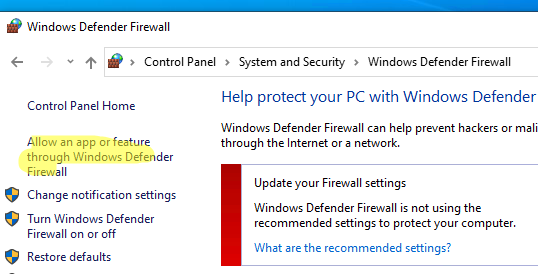

Если на компьютере включен Windows Defender Firewall (брандмауэр), то нужно проверить, что в нем разрешены входящие RDP подключения. По умолчанию для RDP подключений используется порт TCP

3389

, а в последних билдах Windows также используется

UDP 3389

( см. статью про кейс с черным экраном вместо рабочего стола при RDP доступе).

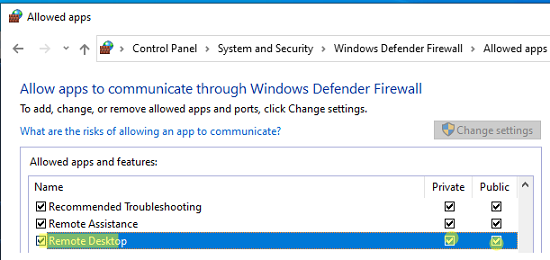

Перейдите в панель управления и выберите элемент Windows Defender Firewall. Откройте список стандартных правил брандмауэра Windows, щелкнув в левом столбце по ссылке Allow an app or feature through Windows Firewall.

Проверьте, что правило Remote Desktop включено для профиля Private (домашняя или рабочая сеть) и, если необходимо, для профиля Public (общедоступные сети).

Подробнее про типы сетей и профили брандмауэра Windows здесь.

Если нужно, вы можете дополнительно ограничить длительность RDP сессий с помощью GPO.

Теперь к данному компьютеру можно подключится с помощью RDP клиента. Встроенный RDP клиент Windows –

mstsc.exe

. Он сохраняет всю историю RDP подключений с компьютера. Поддерживается копирование файлов между локальным и удаленным компьютером прямо через буфер обмена RDP.

Также вы можете использовать менеджеры RDP подключений, такие как RDCMan или mRemoteNG, или альтернативные клиенты.

Для удобства пользователей пароль для RDP подключения можно сохранить в Windows Credential Manager.

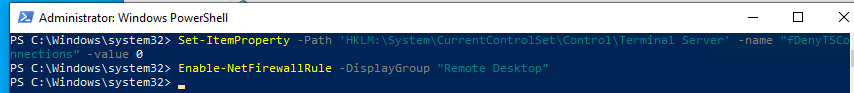

Как включить RDP доступ с помощью PowerShell?

Вы можете включить RDP доступ в Windows с помощью пары PowerShell команд. Это гораздо быстрее:

- Запустите консоль PowerShell.exe с правами администратора;

- Включите RDP доступ в реестре с помощью командлета Set-ItemProperty:

Set-ItemProperty -Path 'HKLM:SystemCurrentControlSetControlTerminal Server' -name "fDenyTSConnections" -value 0Чтобы закрыть RDP доступ, измените значение fDenyTSConnections на 1.

- Разрешите RDP подключения к компьютеру в Windows Defender Firewall. Для этого включите предустановленное правило :

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"

- Если нужно добавить пользователя в группу в локальную группу RDP доступа, выполните:

Add-LocalGroupMember -Group "Remote Desktop Users" -Member 'a.petrov'

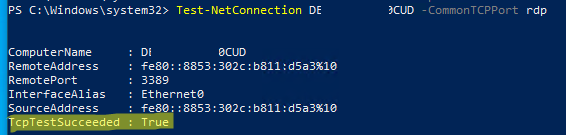

Чтобы проверить, что на компьютере открыт RDP порт, воспользуйтесь командлетом Test-NetConnection:

Test-NetConnection -ComputerName deskcomp323 -CommonTCPPort rdp

RDP доступ к Windows Server 2016/2019

В отличии от десктопной редакции Windows 10, в Windows Server по умолчанию поддерживается два одновременных RDP подключения. Эти подключения используются администраторами для управления сервером.

Включается RDP в Windows Server аналогично. Через SystemPropertiesRemote, через Server Manager или командами PowerShell, рассмотренными выше.

Вы можете использовать Windows Server в качестве терминального сервера. В этом случае множество пользователей могут одновременно подключаться к собственному рабочему столу на сервере. Для этого нужно установить и настроить на сервере роль Remote Desktop Session Host. Это требует приобретения специальных RDS лицензии (CAL). Подробнее о RDS лицензировании здесь.

Для дополнительно защиты RDP сессий можно использовать SSL/TLS сертификаты.

Включение RDP с групповых политик в домене Active Direcrtory

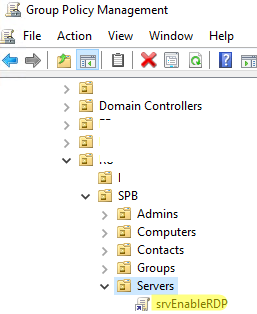

Если вам нужно включить RDP доступ сразу на большом количестве компьютеров, можно воспользоваться групповыми политиками (GPO). Мы подразумеваем, что все компьютеры включены в домен Windows.

- Запустите консоль управления доменными GPO

gpmc.msc

; - Создайте новую (или отредактируйте уже существующую) групповую политику и привяжите ее к целевой OU с компьютерами или серверами;

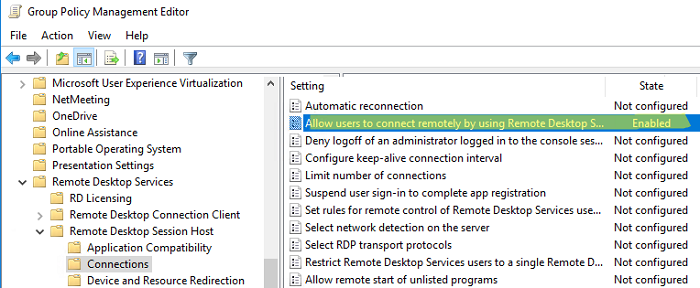

- Переключитесь в режим редактирования политики и перейдите в секцию GPO Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Connections;

- Найдите и включите политику Allow Users to connect remotely by using Remote Desktop Services, установив ее в Enable;

- Обновите параметры групповых политик на клиентах;

- После применения данной политики вы сможете подключится ко всем компьютерам по RDP (политика применится как к десктопным клиентам с Windows 10, так и к Windows Server). Если нужно, вы можете более тонко нацелить политики на компьютеры с помощью WMI фильтров GPO.

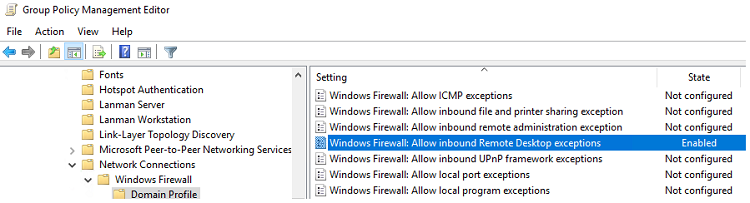

- Если на компьютерах включен Windows Defender Firewall, нужно в этой же GPO разрешить RDP-трафик для доменного профиля. Для этого нужно активировать правило Windows Firewall: Allow inbound Remote Desktop Exceptions (находится в разделе Computer Configuration -> Administrative Templates -> Network -> Network Connections -> Windows Firewall -> Domain Profile).

Подробнее о настройке правил брандмаура Windows через GPO рассказано здесь.

Как удаленно включить RDP на компьютере Windows?

Также вы можете удаленно включить RDP на любом компьютере Windows. Для этого у вас должен быть удаленный доступ к этому компьютеру (через PowerShell или WMI) и ваша учетная запись состоять в группе локальных администраторов на этом компьютере.

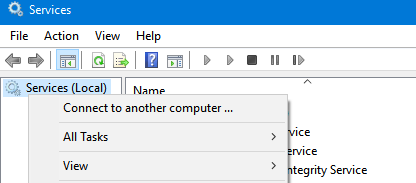

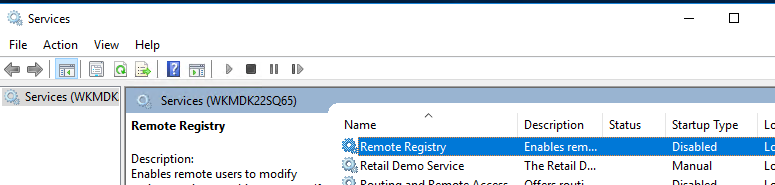

Вы можете удаленно включить RDP через реестр. Для этого на удаленном компьютере должна быть включена служба Remote Registry (по умолчанию она отключена). Чтобы запустить службу:

- Запустите консоль управления службами (

services.msc

); - Выберите Connect to another computer и укажите имя удаленного компьютера;

- Найдите в списке службу Remote Registry, измените тип запуска на Manual (ручной) и затем запустите службу – Start.

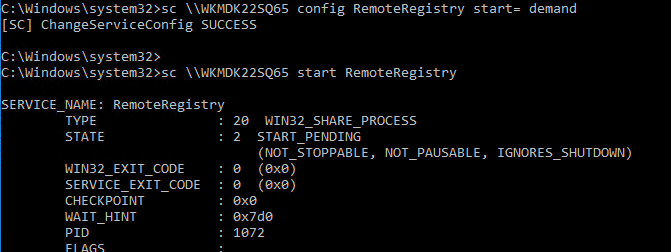

Тоже самое можно выполнить удаленно из командной строки с помощью встроенной утилиты

sc

(позволяет создавать, управлять или удалять службы Windows):

sc \WKMDK22SQ65 config RemoteRegistry start= demand

sc \WKMDK22SQ65 start RemoteRegistry

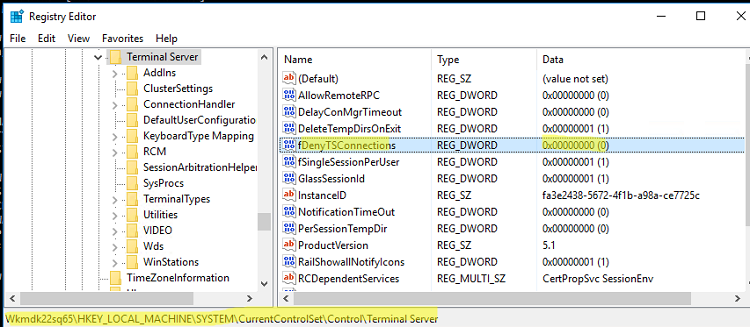

Затем на локальном компьютере

- Запустите редактор реестра

regedit.exe - Выберите в меню Файл пункт Connect Network Registry (Подключить сетевой реестр)

- Укажите имя или IP адрес удаленного компьютера, на котором нужно включить службу RDP;

- Перейдите в раздел

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal Server

; - Найдите параметр fDenyTSConnections (тип REG_DWORD). Если данный ключ отсутствует – создайте его. Измените его значение на 0, чтобы включить RDP.

Для отключения RDP доступа нужно изменить значение fDenyTSConnections на 1.

Сразу после этого без перезагрузки удаленный компьютер должен стать доступным по RDP.

Но гораздо быстрее можно включить RDP в реестре удаленого компьютера через командную строку:

REG ADD "\WKMDK22SQ65HKLMSYSTEMCurrentControlSetControlTerminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

Если на удаленном компьютере настроен PowerShell remoting, вы можете выполнить на нем удаленную команду через Invoke-Command:

Invoke-Command -Computername WKMDK22SQ65 -ScriptBlock {Set-ItemProperty -Path "HKLM:SystemCurrentControlSetControlTerminal Server" -Name "fDenyTSConnections" –Value 0}

Если в Windows установлен OpenSSH сервер, вы можете подключиться к нему любым ssh клиентом и внести изменения в реестр в локальной ssh сессии.

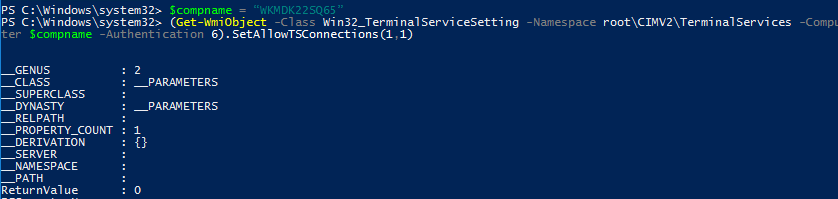

Также вы можете подключиться к удаленному компьютеру и включить RDP через WMI:

$compname = “WKMDK22SQ65”

(Get-WmiObject -Class Win32_TerminalServiceSetting -Namespace rootCIMV2TerminalServices -Computer $compname -Authentication 6).SetAllowTSConnections(1,1)

Установка удаленного рабочего стола (RDP) на Windows Server 2016 без домена может быть задачей, которую многие администраторы системы сталкиваются. В этой статье мы предоставим пошаговую инструкцию, как установить RDP на Windows Server 2016 без наличия домена.

RDP является важной функцией Windows Server, которая позволяет администраторам подключаться к удаленному серверу и управлять им. Однако, в ряде случаев, установка RDP без домена может оказаться сложной задачей.

Для начала, вам понадобится доступ к локальной учетной записи администратора на сервере. Это важно, так как процесс установки RDP потребует прав администратора. Перед установкой RDP также рекомендуется создать бэкап системы, чтобы предотвратить потенциальные проблемы в будущем.

Далее, мы рассмотрим пошаговые инструкции по установке RDP на Windows Server 2016 без домена. Этот процесс может быть сложным, но следуя нашей инструкции, вы сможете успешно установить RDP и получить удаленный доступ к серверу.

Содержание

- Подготовка к установке

- Настройка клиента RDP

- Настройка сервера RDP

Подготовка к установке

Перед установкой RDP-сервера на Windows Server 2016 без домена необходимо выполнить несколько предварительных настроек:

- Установите операционную систему Windows Server 2016 на целевой сервер и выполните все необходимые обновления.

- Задайте имя для сервера в соответствии с вашими требованиями.

- Настройте статический IP-адрес для сервера.

- Откройте необходимые порты на межсетевом экране Windows для RDP-подключений.

- Установите необходимые компоненты и роли:

- Запустите Установку серверных ролей и выберите необходимые роли для установки.

- Выберите установку служб терминалов и активируйте соответствующие доступы.

- Установка роли службы RDP и дополнительных компонентов может потребовать перезагрузки сервера.

После завершения подготовки сервера вы будете готовы к установке RDP-сервера на Windows Server 2016 без домена.

Настройка клиента RDP

После установки и настройки RDP-сервера на Windows Server 2016 без домена, вам потребуется настроить клиента RDP для подключения к серверу удаленно. Ниже приведены шаги для настройки клиента:

Шаг 1:

Откройте меню «Пуск» или нажмите клавишу Windows на клавиатуре и введите «Подключение к удаленному рабочему столу». Выберите соответствующее приложение из списка результатов.

Шаг 2:

В появившемся окне «Подключение к удаленному рабочему столу» нажмите кнопку «Параметры».

Шаг 3:

Настройте параметры подключения:

• В поле «Имя компьютера» введите IP-адрес или DNS-имя сервера RDP.

• Включите или выключите опцию «Запомнить учетные данные» в зависимости от вашего предпочтения.

• Нажмите кнопку «Сохранить», чтобы сохранить настройки.

Шаг 4:

Нажмите кнопку «Подключиться» для подключения к серверу удаленно. Если все настроено правильно, вы должны получить доступ к удаленному рабочему столу сервера.

Теперь вы должны иметь возможность подключиться к серверу RDP на Windows Server 2016 без домена с помощью настроенного клиента RDP.

Настройка сервера RDP

1. Откройте «Серверный менеджер» путем выбора его из списка приложений или выполнения команды «servmgmt.msc» в командной строке.

2. В секции «Серверные роли» щелкните правой кнопкой мыши на «Развертывание» и выберите «Добавить роли и компоненты».

3. Нажмите «Далее» и установите флажок напротив «Сервер рабочих столов удаленных сеансов».

4. Нажмите «Далее» и «Установить», чтобы начать процесс установки роли.

5. Когда установка завершена, нажмите «Закрыть».

6. Перейдите в «Серверный менеджер» и найдите раздел «Роль > Сервер рабочих столов удаленных сеансов > Обзор пользователей RD».

7. Щелкните правой кнопкой мыши на «Обзор пользователей RD» и выберите «Свойства».

8. В открывшемся окне «Свойства Обзора пользователей RD» щелкните «Добавить», чтобы добавить пользователей, которым разрешен доступ.

9. Укажите имена пользователей или группы, которым нужно разрешить доступ, и нажмите «ОК».

10. Убедитесь, что в разделе «Параметры подключения клиентов» выбран вариант «Подключение по управляемым подключениям клиентов» для более безопасного использования.

11. Нажмите «ОК» для сохранения настроек.

12. Чтобы проверить работу RDP, откройте программу «Подключение к удаленному рабочему столу» на клиентском компьютере и введите IP-адрес сервера RDP, а затем нажмите «Подключиться».

13. Введите учетные данные пользователя, которому было разрешено подключение, и нажмите «ОК».

14. После успешного входа вы должны увидеть рабочий стол сервера RDP на экране клиентского компьютера.

Windows Server 2016 — это операционная система, разработанная компанией Microsoft, которая предлагает широкий спектр функций и возможностей для организации серверной инфраструктуры. Одной из таких возможностей является использование Windows Server 2016 в качестве терминального сервера без необходимости наличия домена.

Терминальный сервер позволяет пользователям из удаленных мест подключаться к серверу и работать на нем так, чтобы все данные и приложения сохранялись на самом сервере. Это очень удобно для компаний, которые хотят предоставить удаленный доступ к рабочему окружению для своих сотрудников.

Однако, обычно для настройки терминального сервера требуется наличие домена и Active Directory. Но что делать, если у вас нет домена или вы хотите создать терминальный сервер для малого бизнеса без необходимости ввода домена?

Windows Server 2016 предлагает возможность настроить терминальный сервер без домена. Это достигается путем использования режима работы «Workgroup» вместо «Domain». Таким образом, вы можете создать терминальный сервер и предоставить удаленный доступ к приложениям и данным вашим сотрудникам без необходимости ввода домена.

Содержание

- Windows Server 2016: особенности терминального сервера без домена

- Возможности и преимущества

- Настройка и установка

Windows Server 2016: особенности терминального сервера без домена

Windows Server 2016 предоставляет возможность настройки терминального сервера даже в отсутствие домена. Это полезно для небольших организаций или локальных сетей, где необходимо предоставить удаленный доступ к приложениям и рабочим станциям. В этой статье мы рассмотрим особенности установки и настройки терминального сервера без домена на Windows Server 2016.

Первым шагом является установка операционной системы Windows Server 2016 на сервер. После установки и активации операционной системы необходимо добавить роль Remote Desktop Services. Это можно сделать через утилиту «Server Manager».

После установки роли Remote Desktop Services необходимо настроить «Session Host». В данной роли на сервере будет работать терминальный сервер. В процессе настройки Session Host необходимо настроить параметры доступа к удаленному рабочему столу и задать настройки безопасности.

Для настройки доступа к удаленному рабочему столу необходимо добавить пользователей, которым будет предоставлен доступ. В меню «Remote Desktop Services» выберите «Remote Desktop Licensing». После этого добавьте пользователей, которым необходим доступ к терминальному серверу.

Безопасность является важным аспектом при работе с терминальными серверами. Для обеспечения безопасности рекомендуется использовать SSL-сертификаты для зашифрования подключений. Также рекомендуется настроить сложные пароли для пользователей и использовать двухфакторную авторизацию, если это возможно.

Одной из особенностей терминального сервера без домена на Windows Server 2016 является отсутствие функции автоматической генерации лицензий при установке роли Remote Desktop Services. Поэтому необходимо вручную настроить и активировать лицензии для пользователей, приобретенные у поставщика.

Инструменты администрирования терминального сервера без домена схожи с теми, что используются для работы с терминальными серверами в домене. С помощью утилит Remote Desktop Session Host Configuration и Remote Desktop Connection Manager можно настроить параметры терминального сервера и управлять сеансами пользователей.

В заключение, терминальный сервер без домена на Windows Server 2016 предоставляет возможность организовать удаленный доступ для пользователей в локальной сети. Несмотря на некоторые особенности и требование ручной настройки лицензий, такой сервер может быть полезным решением для небольших организаций и локальных сетей.

Возможности и преимущества

Windows Server 2016 терминальный сервер без домена предоставляет ряд возможностей и преимуществ, которые делают его привлекательным решением для различных организаций:

- Централизованное управление: Терминальный сервер позволяет централизованно управлять приложениями и данными на удаленных компьютерах без необходимости установки и настройки каждого отдельного компьютера.

- Безопасность и контроль доступа: С помощью терминального сервера можно легко установить и контролировать права доступа к приложениям и данным. Все данные хранятся в защищенной среде сервера, что повышает безопасность и предотвращает несанкционированный доступ.

- Экономия ресурсов: Использование терминального сервера позволяет экономить ресурсы, так как можно использовать более слабые и дешевые компьютеры вместо мощных рабочих станций. Все вычисления и процессы выполняются на сервере, а клиентским компьютерам требуется только доступ к серверу.

- Удобство и мобильность: Терминальный сервер позволяет работать с приложениями и данными удаленно, что предоставляет свободу и гибкость в работе. Пользователи могут получить доступ к своим рабочим столам и файлам, используя любое устройство, подключенное к Интернету.

- Масштабируемость и гибкость: Терминальный сервер позволяет легко масштабировать систему и адаптировать ее под изменяющиеся потребности организации. Можно добавлять новых пользователей, ресурсы и настраивать систему в соответствии с требованиями.

В целом, использование Windows Server 2016 терминального сервера без домена предоставляет ряд преимуществ, таких как удобство управления, повышенную безопасность, экономию ресурсов и гибкость в работе. Это надежное и эффективное решение для различных предприятий и организаций.

Настройка и установка

Для установки Windows Server 2016 в режиме терминального сервера без домена необходимо выполнить следующие шаги:

- Загрузите установочный образ Windows Server 2016 с официального сайта Microsoft или используйте подходящий дистрибутив с физического носителя.

- Запустите установку системы и следуйте инструкциям на экране.

- На этапе выбора типа установки выберите «Установка Windows» и выберите редакцию «Windows Server 2016 Standard» или «Windows Server 2016 Datacenter».

- Выберите желаемый язык установки, вводите лицензионный ключ и принимайте лицензионное соглашение.

- Выберите тип установки «Пользовательский: только Windows» и выберите жесткий диск для установки системы.

- Дождитесь завершения процесса установки, после чего система будет перезагружена.

После установки Windows Server 2016 необходимо настроить роль терминального сервера:

- Откройте «Серверный менеджер» из главного меню.

- Нажмите «Добавить роли и компоненты», чтобы открыть мастер установки ролей и компонентов.

- Пройдите через приветственный экран и выберите роль «Удаленный доступ» из списка доступных ролей.

- В мастере настройки роли выберите «Терминальные службы» и следуйте инструкциям на экране для установки роли.

- На этапе настройки служб терминальных служб выберите нужные опции и настройки в соответствии с требованиями вашей организации.

- Дождитесь завершения процесса установки и настройки роли терминального сервера.

После завершения настройки терминального сервера без домена, вы сможете подключаться к серверу с помощью удаленного рабочего стола (RDP) или другого подходящего клиента RDP.

| Шаг | Действие |

|---|---|

| 1 | Загрузите установочный образ Windows Server 2016 с официального сайта Microsoft или используйте подходящий дистрибутив с физического носителя. |

| 2 | Запустите установку системы и следуйте инструкциям на экране. |

| 3 | На этапе выбора типа установки выберите «Установка Windows» и выберите редакцию «Windows Server 2016 Standard» или «Windows Server 2016 Datacenter». |

| 4 | Выберите желаемый язык установки, вводите лицензионный ключ и принимайте лицензионное соглашение. |

| 5 | Выберите тип установки «Пользовательский: только Windows» и выберите жесткий диск для установки системы. |

| 6 | Дождитесь завершения процесса установки, после чего система будет перезагружена. |

| 7 | Откройте «Серверный менеджер» из главного меню. |

| 8 | Нажмите «Добавить роли и компоненты», чтобы открыть мастер установки ролей и компонентов. |

| 9 | Пройдите через приветственный экран и выберите роль «Удаленный доступ» из списка доступных ролей. |

| 10 | В мастере настройки роли выберите «Терминальные службы» и следуйте инструкциям на экране для установки роли. |

| 11 | На этапе настройки служб терминальных служб выберите нужные опции и настройки в соответствии с требованиями вашей организации. |

| 12 | Дождитесь завершения процесса установки и настройки роли терминального сервера. |

Поддержи автора статьи, просмотри рекламу

Поддержи автора статьи, просмотри рекламу