In this post, I will show how to enable remote desktop on Windows Server Core. The Remote Desktop feature on Windows Server Core is by default disabled, and I’ll show you how to enable it.

On Windows Server Core, you can use the Server Configuration Tool (SConfig.cmd) to configure and manage several aspects of Server Core installations. However, keep in mind that, in order to use the SConfig tool, you must be a member of the Administrators group.

In a previous article, we discussed Windows Server Core SConfig Options and joining Windows Server Core to Domain. You can remotely control the server by enabling RDP on Windows Server Core. You don’t have to physically log in to the server core with RDP enabled.

There are multiple ways to manage a Server Core server:

- Using Windows Admin Center

- Using Remote Server Administration Tools running on Windows 10/11

- Locally and remotely using Windows PowerShell

- Remotely using Server Manager

- Remotely using an MMC snap-in

- Remote Desktop Services

In addition to that, you can also add hardware and manage drivers locally, as long as you do that from the command line.

Following are the steps to enable remote desktop on Windows Server core.

Step 1: Power on the server installed with Windows core. Start the Server Configuration Tool and login to your Windows Server core. Type “SConfig” and press Enter.

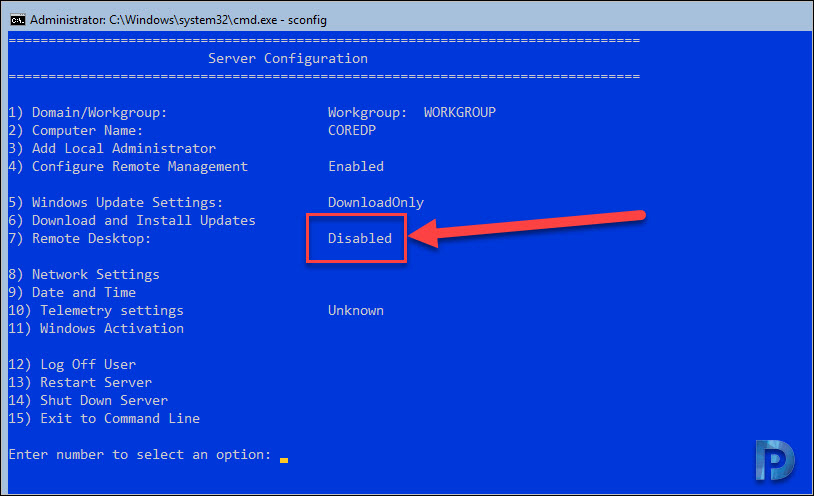

Step 2: On the Server Configuration screen, you’ll find a list of options to manage the server core. Option 7 on the list of choices lets you turn on or off Remote Desktop on Windows Server core. The Remote Desktop feature is currently disabled on the server core.

Step 3: Press 7 and press enter key. The next line that you see lets you Enable or Disable remote desktop. To enable the remote desktop, type E and press enter key.

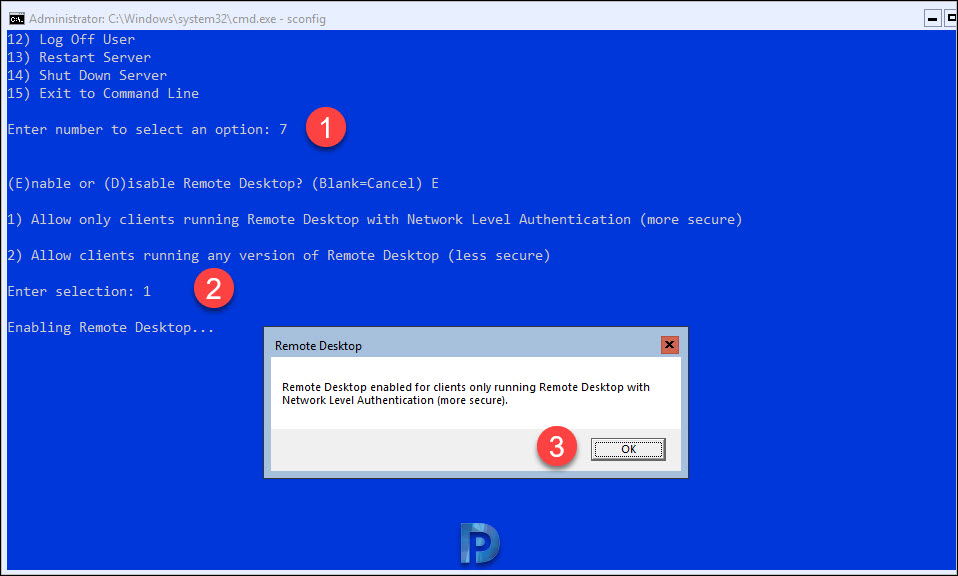

There are two options that you see when you select RDP configuration on Server Core:

- Allow only clients running Remote Desktop with Network Level Authentication (more secure)

- Allow clients running any version of Remote Desktop (less secure)

Type 1 and press Enter. You get a confirmation box for enabling Remote Desktop. Select OK.

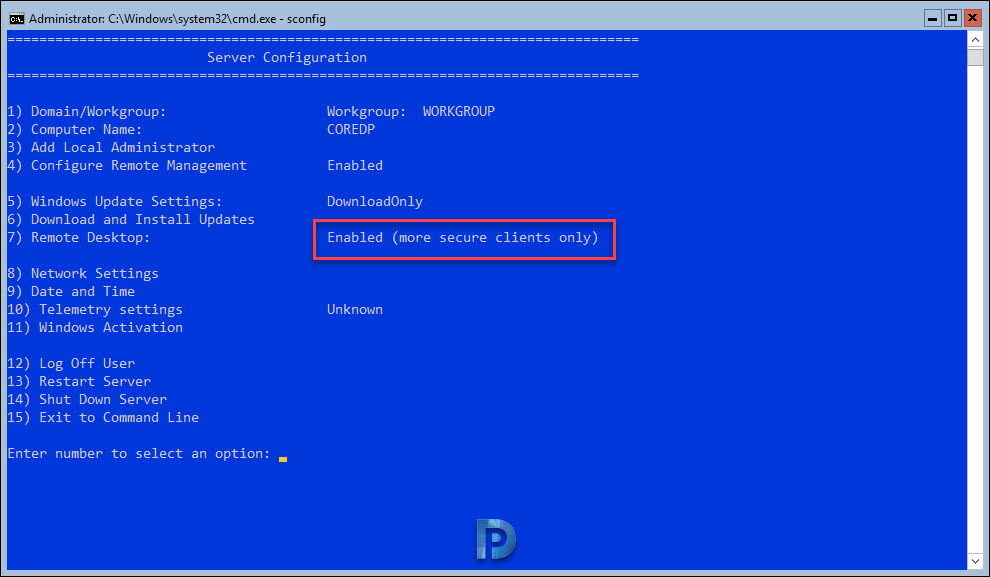

Step 4: Now if you look at the option 7 on the Server Configuration screen, we see the Remote Desktop Enabled (more secure clients only). This is the procedure to enable RDP on Windows Server core.

Enable Firewall to Allow RDP on Server Core

After you enable the RDP on Windows Serve core, the next step is to enable the firewall to allow the remote desktop. This configuration is required because the firewall on server core may block the RDP connections initiated from remote computer.

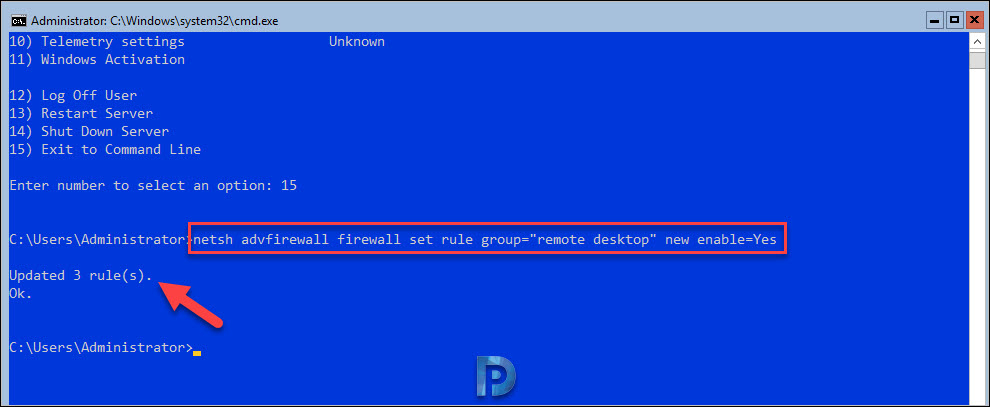

To enable the firewall to allow RDP connections, on the server configuration screen, type 15 which will exit to command line. On the Command prompt window, type the below command and press enter key. This command will enable the RDP connections through the firewall on Server Core.

netsh advfirewall firewall set rule group="remote desktop" new enable=Yes

After running the above command, you’ll see the following output “Updated 3 rules” which confirms that you have successfully enabled firewall on server core to allow RDP connections.

Managing Server Core with Remote Desktop Services

You can use Remote Desktop to manage a Server Core server from remote computers. Before you can access Server Core, you’ll need to run the following command:

cscript C:\Windows\System32\Scregedit.wsf /ar 0

This enables the Remote Desktop for Administration mode to accept connections.

Prajwal Desai is a Microsoft MVP in Intune and SCCM. He writes articles on SCCM, Intune, Windows 365, Azure, Windows Server, Windows 11, WordPress and other topics, with the goal of providing people with useful information.

В этой статье описано, как установить и настроить роль терминального сервера Remote Desktop Session Host в рабочей группе (без домена Active Directory) и без всех дополнительных ролей (Connection Broker, Remote Desktop Web Access, RDS Gateway).

Windows Server с ролью RDSH (Remote Desktop Session Host) позволяет одновременно подключаться к серверу по RDP нескольким пользователям (по умолчанию в Windows Server разрешены только 2 административных RDP подключения). Для каждого пользователя создается отдельная сессия и он получает доступ к персональному рабочему столу

Если вы планируете используете отдельный RDS сервер в рабочей группе, имейте в виду, что его функциональность ограничена. Он не может масштабироваться до полноценной RDS фермы Windows Server, нельзя создавать отдельные коллекцию или RemoteApp, нет брокера, нельзя использовать User Profile Disks для профилей пользователей, отсутствуют средства централизованного управления, при проведении операций обслуживания RDP сервис будет недоступен.

Содержание:

- Установка роли Remote Desktop Services в Windows Server 2019

- Настройка роли Remote Desktop Licensing, добавление RDS лицензий (CAL)

- Настройка роли Remote Desktop Session Host в рабочей группе

Установка роли Remote Desktop Services в Windows Server 2019

Предполагаем, что вы уже установили сервер с Windows Server и выполнили базовые настройки (ip адрес, имя сервера, время/дата, установили обновления и т.д.). Теперь можно установить службу RDS.

Для этого можно использовать Server Manager или PowerShell.

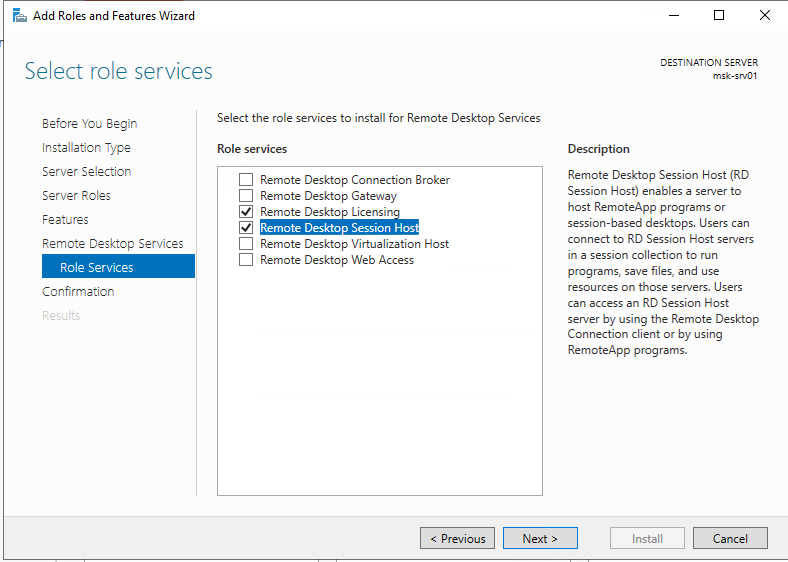

Для установки службы RDS через Server Manager нужно выбрать Role-based or feature-based installation -> Server roles -> Remote Desktop Services -> в компонентах RDS выберите службы Remote Desktop Session Host и Remote Desktop Licensing (согласитесь с установкой компонентов RSAT для управления этими ролями).

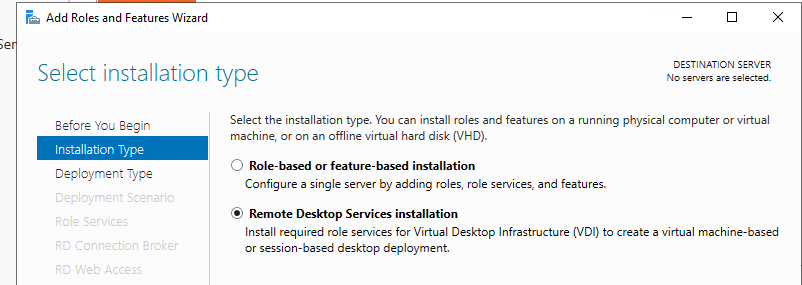

Обратите внимание, что если в Server Manager вы выбрали тип установки Remote Desktop Services installation, то в режиме Standard deployment и Quick Start установщик дополнительно установит роли RD Connection Broker и Web Access. В нашем случае все эти роли излишни, т.к. мы ставим стендалон RDS сервер.

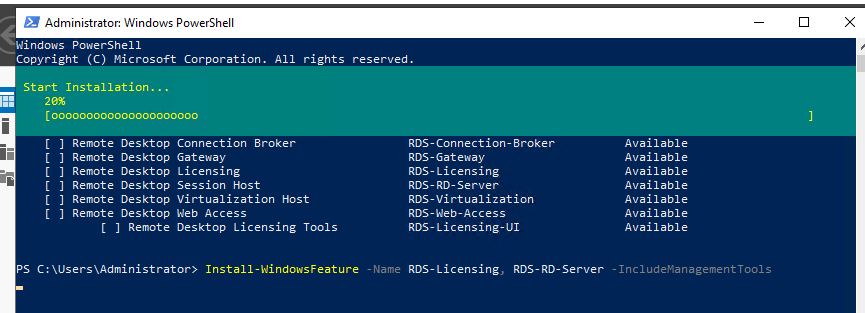

Также вы можете установить нужные роли Windows Server с помощью PowerShell:

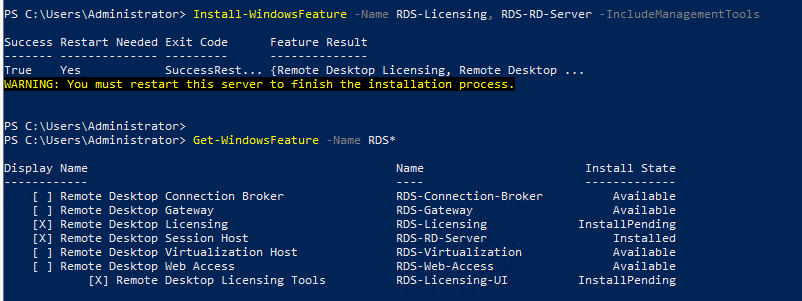

Install-WindowsFeature -Name RDS-Licensing, RDS-RD-Server –IncludeManagementTools

Проверьте, какие RDS роли установлены на сервере:

Get-WindowsFeature -Name RDS* | Where installed

Перезагрузите сервер:

Restart-Computer

Настройка роли Remote Desktop Licensing, добавление RDS лицензий (CAL)

Следующий этап – настройка роли Remote Desktop Licensing, которая обеспечивает лицензирование RDP подключений пользователей к вашему RDS серверу. Вы можете установить и активировать роль Remote Desktop Licensing на данном хосте (если он у вас один), либо можете разместить роль RDLicensing на другом сервере. Один сервер с ролью RDS Licensing можете выдавать лицензии неограниченному количеству RDSH хостов.

Если вы решили использовать локальный сервер RDLicensing, активируйте сервер лицензий RDS и установите клиентские лицензии (RDS CAL) согласно гайду по ссылке.

В рабочей группе нужно использовать RDS CAL типа Per Device. Если ваш сервер лицензирования выдает только Per User лицензии, то пользователи при RDP подключении к серверу будут получать ошибку:

Remote Desktop License Issue There is a problem with your Remote Desktop license, and your session will be disconnected in 60 minutes.

Настройка роли Remote Desktop Session Host в рабочей группе

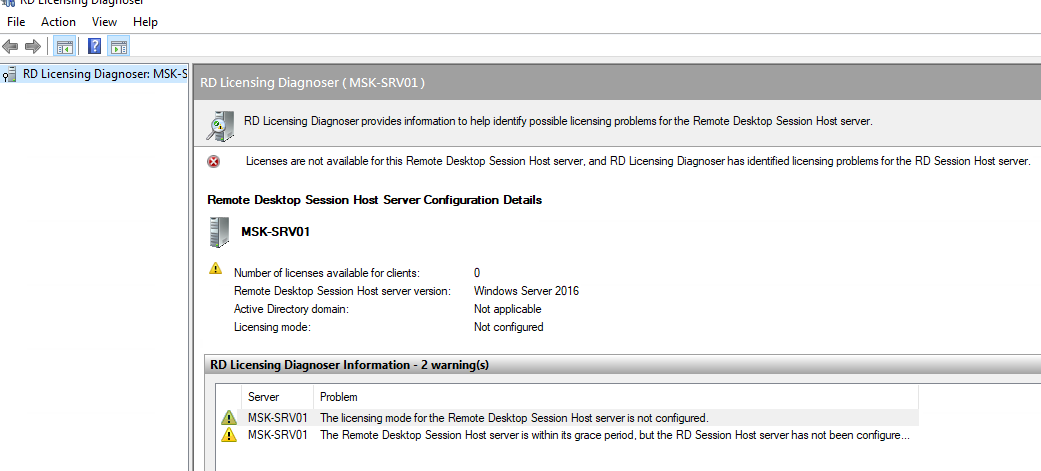

Перейдите в Control Panel -> System and Security -> Administrative Tools -> Remote Desktop Services -> Remote Desktop Licensing Diagnoser. Обратите внимание, что ваш сервер еще не настроен на получение RDS CAL лицензий с сервера лицензирования. Об этом свидетельствуют надписи:

- The licensing mode for the Remote Desktop Session Host server is not configured

- Number of licenses available for clients:

0

Если вы не нацелите ваш RDSH сервер на сервер лицензирования RDS, который может выдать пользователям лицензии, ваш сервер будет находится в триальном режиме. В этом режиме службы RDS работают в течении всего 120 дней (при каждом подключении в трее будет появляться сообщение “

Служба удаленных рабочих столов перестанет работать через xxx дней

”). После окончания grace периода ваши пользователи не смогут подключится к RDS с ошибкой:

Remote session was disconnected because there are no Remote Desktop client access licenses available for this computer.

Основной недостаток роли Remote Desktop Services в Windows Server 2019 при установке в рабочей группе – у вас по сути нет никаких удобных инструментов управления ролью RDS. Любые настройки роли RDSH придется выполнять через редактор локальных групповых политик

gpedit.msc

.

[/alert]

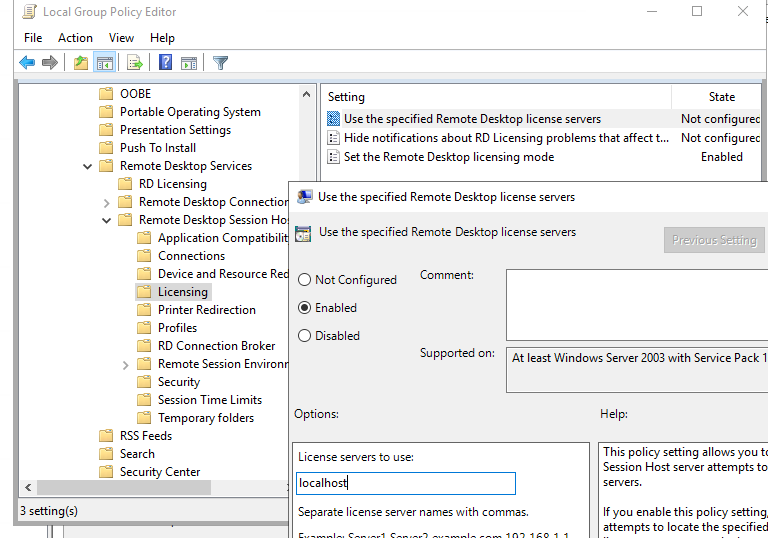

В локальной GPO нужно настроить параметры лицензирования RDS:

- Перейдите в раздел GPO Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Licensing;

- Установите параметра Set the Remote Desktop licensing mode: Per Device;

- В Use the specified Remote Desktop license servers укажите адрес сервера, на котором установлен сервер RDLicensing. Если сервер лицензии установлен локально, укажите localhost или 127.0.0.1;

- Обновите локальные политики, и запустите Remote Desktop Licensing Diagnoser. Убедитесь, что он видит ваши RDS CAL.

Дополнительно в локальных GPO вы можете настроить лимиты (таймауты) на длительность RDP сессий и правила отключения пользователей при неактивности.

Если вы хотите настроить различные групповые политики для локальных пользователей и администраторов, воспользуйтесь функционалом множественных GPO (MLGPO).

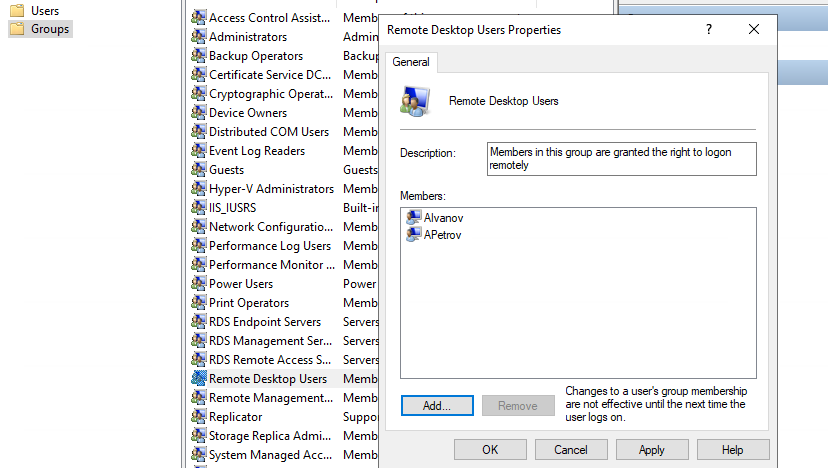

Теперь нужно создать для пользователей локальные учетные записи на RDS сервере, под которыми они будут аутентифицироваться. Можно создать пользователей с помощью оснастки lusrmgr.msc или через PowerShell:

$UserPassword = ConvertTo-SecureString "Pa$$dr0w!!" -AsPlainText -Force

New-LocalUser "AIvanov" -Password $UserPassword -FullName "Andrey Ivanov"

Чтобы разрешить пользователю подключаться к серверу через службы Remote Desktop Services, нужно добавить аккаунт в локальную группу Remote Desktop Users. Добавьте пользователей вручную через консоль управления группами или через PowerShell:

Add-LocalGroupMember -Group "Remote Desktop Users" -Member AIvanov

Для данной группы пользователей разрешен вход в локальной политикие Allow logon through Remote Desktop Services (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment). Эта же политика позволяет обеспечить RDP вход пользователям даже на контроллер домена.

Теперь пользователи могут попробовать со своих компьютеров подключится к вашему RDS хосту с помощью клиента mstsc.exe (или любого другого RDS клиента). Проверьте, что к серверу одновременно может подключится более двух активных RDP сессий .

При первом входе устройству пользователя выдается временная лицензия (особенности RDS Per Device лицензирования). При втором входе выдается постоянная лицензия, которая появится в консоли Remote Desktop Licensing Manager. Лицензия выдается на срок от 52 до 89 дней (случайное число).

Если у вас исчерпаны Per Device лицензии, вы можете вручную отозвать лицензии для некоторых устройств пользователей. Воспользуйтесь консоль RDSLicensing или таким PowerShell скриптом:

$licensepacks = Get-WmiObject win32_tslicensekeypack | where {($_.keypacktype -ne 0) -and ($_.keypacktype -ne 4) -and ($_.keypacktype -ne 6)}

# общее количество лицензий типа per device

$licensepacks.TotalLicenses

# количество лицензий, выданных устройствам

$TSLicensesAssigned = gwmi win32_tsissuedlicense | where {$_.licensestatus -eq 2}

# имя компьютера, для которого нужно отозвать лицензию

$compname="MSK-PC16"

$RevokePC = $TSLicensesAssigned | ? sIssuedToComputer -EQ $compname

$RevokePC.Revoke()

Если вам нужно подключиться в RDP сессию пользователя, вы можете воспользоваться режимом теневого подключения RDS (он работает на RDSH в рабочей группе).

Время на прочтение

2 мин

Количество просмотров 56K

В прошлом нашем посте мы рассказали как готовим стандартные клиентские виртуальные машины и показали на примере нашего нового тарифа с Ultralight windows vds за 99 рублей, как мы создавали стандартный образ Windows Server 2019 Core.

В службу поддержки стали поступать заявки как работать с Server 2019 Core без привычной графической оболочки. Мы решили показать работу с Windows Server 2019 Core и как установить на него GUI.

Не повторяйте это на рабочих машинах, не используйте Server Core как рабочий стол, отключите RDP, обезопасьте свою информационную систему, именно безопасность — это главная фишка «Core» инсталляции.

В одной из следующих наших статей мы рассмотрим таблицу совместимости программ с Windows Server Core. В этой статье мы затронем то, как установить оболочку.

Оболочка сторонними средствами

1. Сложный, но наиболее экономичный способ

В Server Core из коробки нет привычного нам explorer.exe, чтобы облегчить нам жизнь, мы скачаем explorer++. Он заменяет все, что умеет оригинальный explorer. Рассматривался только explorer++, но подойдет почти любой файловый менеджер, в том числе Total Commander, FAR Manager и другие.

Скачиваем файлы.

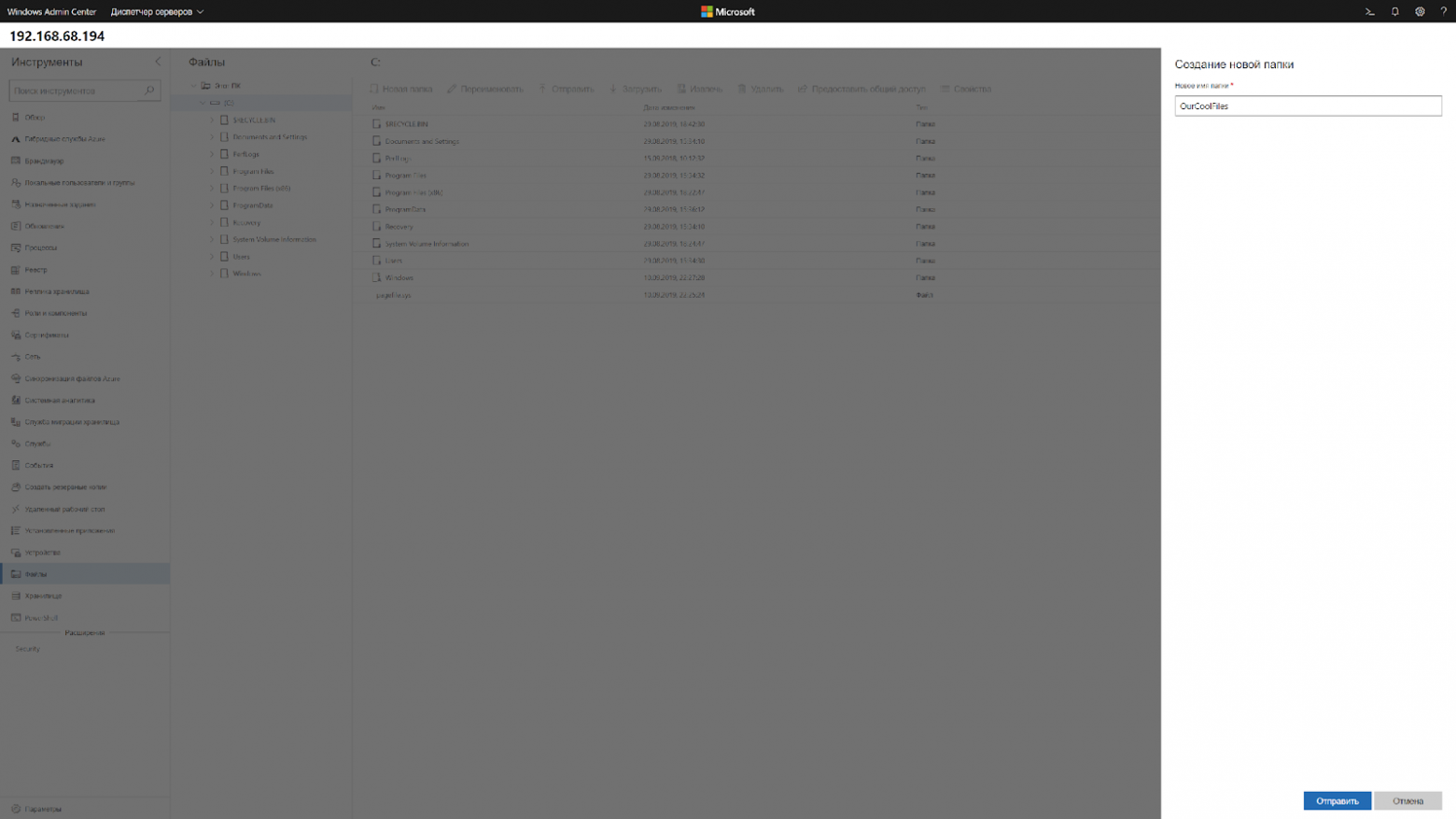

Сначала нам нужно скачать файл на сервер. Это можно сделать через SMB (общую папку), Windows Admin Center и Invoke-WebRequest, он работает с параметром -UseBasicParsing.

Invoke-WebRequest -UseBasicParsing -Uri 'https://website.com/file.exe' -OutFile C:\Users\Administrator\Downloads\file.exeГде -uri это URL файла, а -OutFile полный путь куда его скачивать, указывая расширение файла и

C помощью Powershell:

На сервере создаём новую папку:

New-Item -Path 'C:\OurCoolFiles\' -ItemType DirectoryРасшариваем общую папку:

New-SmbShare -Path 'C:\OurCoolFiles\' -FullAccess Administrator

-Name OurCoolShareНа вашем ПК папка подключается как сетевой диск.

Через Windows Admin Center создаем новую папку выбрав пункт в меню.

Переходим в общую папку и жмем кнопку отправить, выбираем файл.

Добавляем оболочку в планировщик.

Если вы не хотите запускать оболочку вручную при каждом входе в систему, то нужно добавить её в планировщик задач.

$A = New-ScheduledTaskAction -Execute "C:\OurCoolFiles\explorer++.exe"

$T = New-ScheduledTaskTrigger -AtLogon

$P = New-ScheduledTaskPrincipal "local\Administrator"

$S = New-ScheduledTaskSettingsSet

$D = New-ScheduledTask -Action $A -Principal $P -Trigger $T -Settings $S

Register-ScheduledTask StartExplorer -InputObject $DБез планировщика можно запустить через CMD:

CD C:\OurCoolFiles\Explorer++.exeСпособ 2. Запускаем родной Explorer

Remember, no GUI

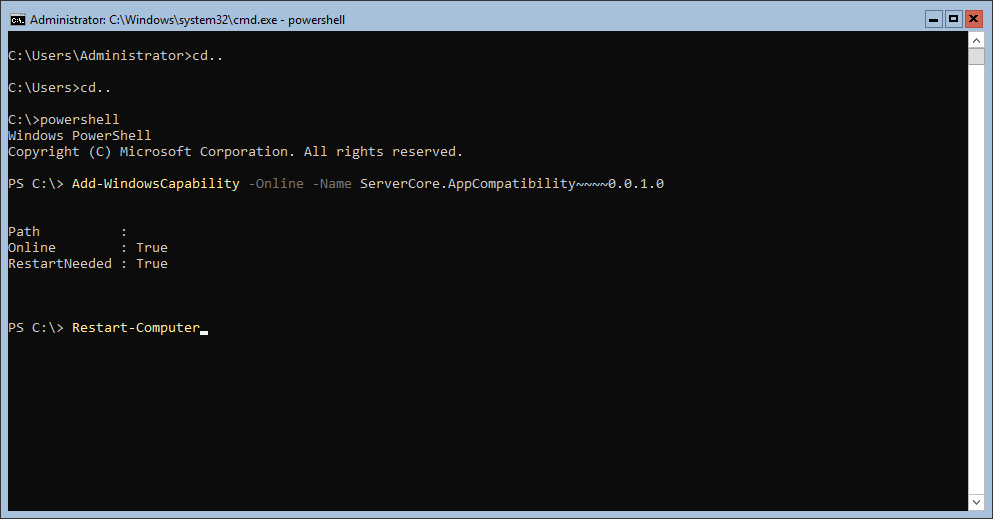

Server Core App Compatibility Feature on Demand (FOD), вернет в систему: MMC, Eventvwr, PerfMon, Resmon, Explorer.exe и даже Powershell ISE. Подробнее можете ознакомиться на MSDN. Существующий набор ролей и компонентов он не расширяет.

Запустите Powershell и введите следующую команду:

Add-WindowsCapability -Online -Name ServerCore.AppCompatibility~~~~0.0.1.0Затем перезагрузите сервер:

Restart-ComputerПосле этого вы сможете запускать даже Microsoft Office, но потеряете примерно 200 мегабайт ОЗУ навсегда, даже если в системе нет активных пользователей.

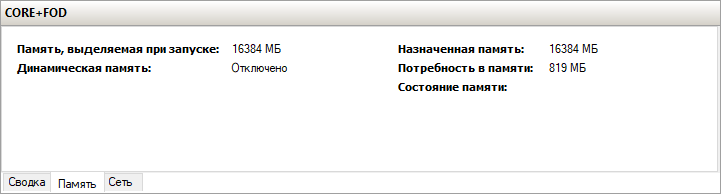

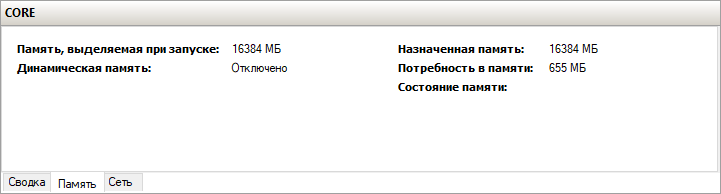

Windows Server 2019 c установленным Features on Demand

Windows Server 2019 CORE

На этом всё. В следующей статье мы рассмотрим таблицу совместимости программ с Windows Server Core.

Предлагаем обновлённый тариф UltraLite Windows VDS за 99 рублей с установленной Windows Server 2019 Core.

Если нужно создать удаленное подключение для нескольких пользователей, то сперва необходимо настроить терминальный сервер на Windows Server. Он позволит предоставлять ровно такое количество мощностей, которое требуется для решения конкретной задачи – например, для работы с 1С или CRM.

Настройка в версиях Windows Server 2012, 2016, 2019 выполняется по одному алгоритму.

Базовая настройка терминального сервера

Сначала проверим имя рабочей группы и описание компьютера.

- Открываем «Панель управления», переходим в раздел «Система».

- Нажимаем «Изменить параметры».

- На вкладке «Имя компьютера» смотрим, как он идентифицируется в сети. Если имя компьютера или рабочей группы слишком сложное, нажимаем «Изменить» и задаем другие идентификаторы. Для применения нужно перезагрузить систему.

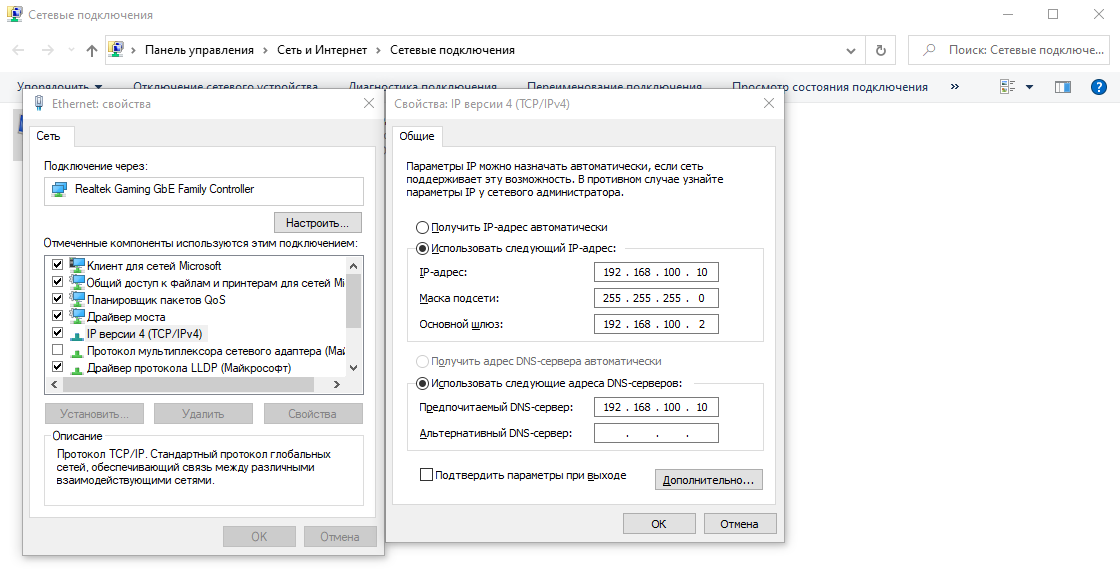

После проверки имени смотрим и при необходимости меняем сетевые настройки. В «Панели управления» открываем раздел «Сетевые подключения».

Переходим в свойства используемого подключения, открываем свойства «IP версии 4». Указываем настройки своей сети. IP, маска и шлюз должны быть статичными.

Комьюнити теперь в Телеграм

Подпишитесь и будьте в курсе последних IT-новостей

Подписаться

Добавление ролей и компонентов

Открываем меню «Пуск» и запускаем «Диспетчер серверов». Далее:

- Нажимаем «Добавить роли и компоненты».

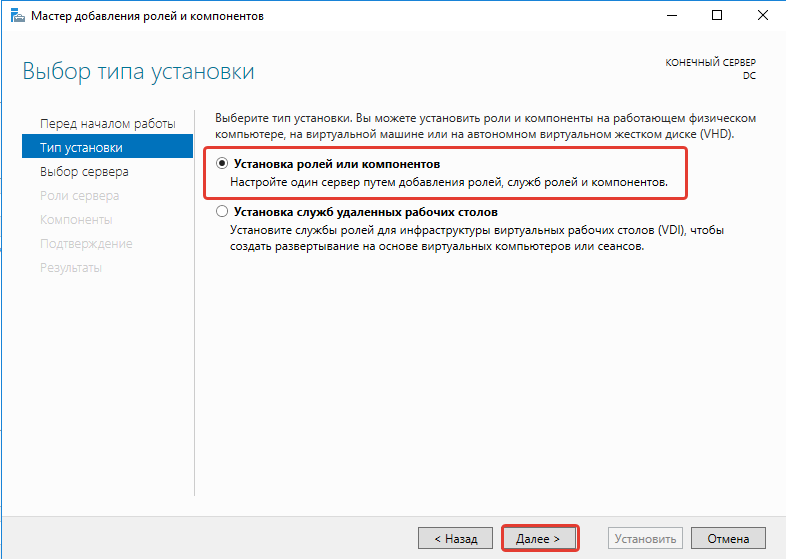

- Выбираем пункт «Установка ролей или компонентов».

- Выбираем сервер из пула серверов.

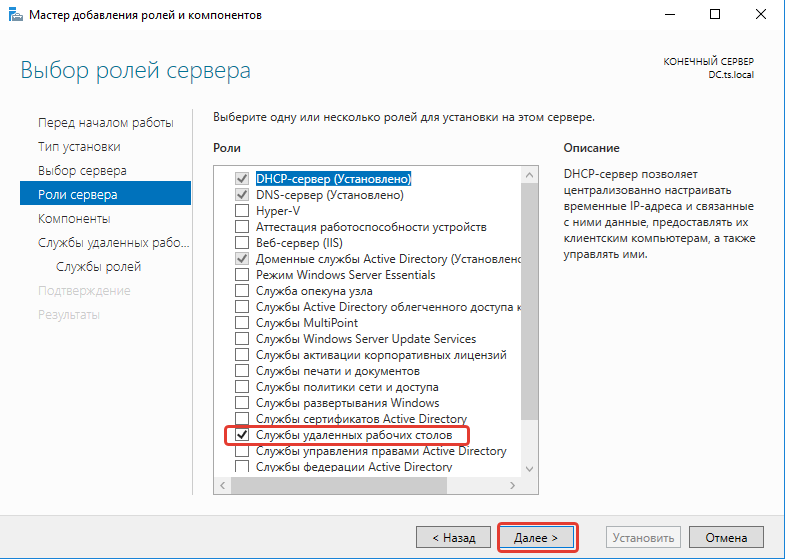

- В разделе «Роли сервера» отмечаем DHCP-сервер, DNS-сервер, доменные службы Active Directory, службы удаленных рабочих столов.

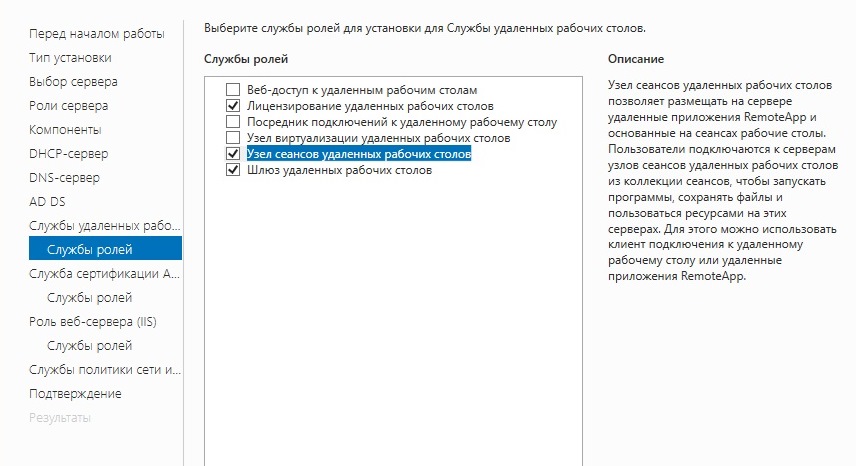

- В разделе «Службы ролей» отмечаем лицензирование удаленных рабочих столов, узел сеансов удаленных рабочих столов и шлюз удаленных рабочих столов.

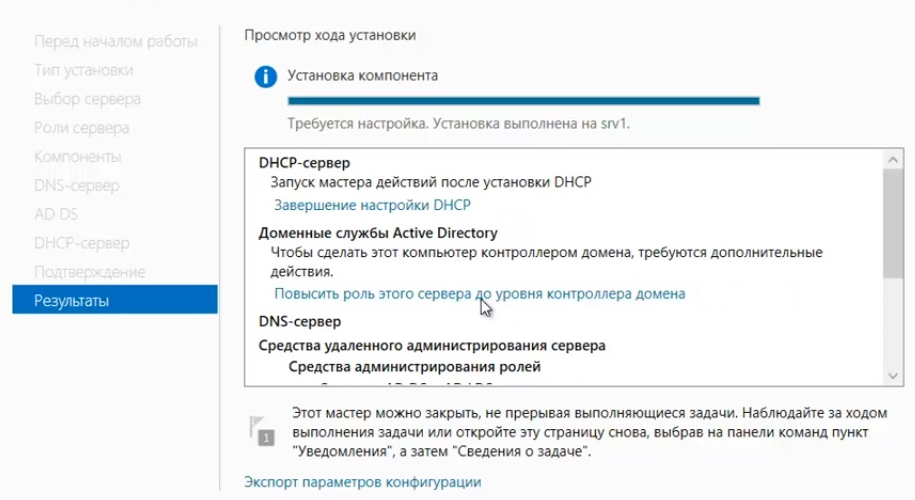

- Нажимаем «Далее» до раздела «Подтверждение». Здесь нажимаем «Установить».

После завершения установки выбираем повышение роли этого сервера до уровня контроллера доменов.

Настройка конфигурации развертывания

Теперь нужно настроить корневой домен:

- В мастере настройки доменных служб Active Directory выбираем операцию добавления нового леса и указываем имя корневого домена. Оно может быть любым.

- В разделе «Параметры контроллера» придумываем и подтверждаем пароль.

- Проходим до раздела «Дополнительные параметры». Указываем имя NetBIOS, если его там нет.

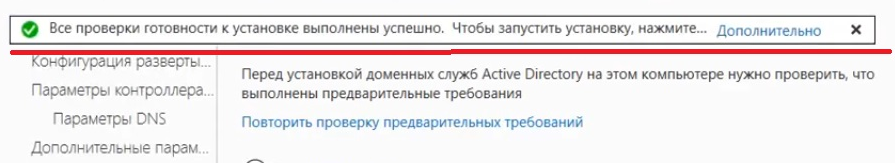

- Проходим до раздела «Проверка предварительных требований». Если проверка готовности пройдена, нажимаем «Установить». Если нет, устраняем недостатки.

После завершения установки необходимо перезагрузиться.

Настройка зоны обратного просмотра

В «Диспетчере серверов» раскрываем список средств и выбираем DNS. Далее:

- Нажимаем «Зона обратного просмотра» – «Создать новую зону».

- Выделяем пункт «Основная зона».

- Выбираем режим «Для всех DNS-серверов, работающих на контроллере домена в этом домене».

- Выбираем зону обратного просмотра IPv4.

- Указываем идентификатор сети – часть IP адресов, которые принадлежат этой зоне.

- Нажимаем «Готово» для применения конфигурации.

Проверить, что все установилось, можно в «Диспетчере DNS».

Настройка DHCP

Возвращаемся в «Диспетчер серверов». Здесь нужно завершить настройку DHCP.

- Указываем данные для авторизации.

- Проверяем сводку и нажимаем «Закрыть».

- После завершения установки снова открываем «Диспетчер серверов» – «Средства» – DHCP.

- В окне DHCP проходим по пути «Имя сервера» – «IPv4» – «Создать область».

- Задаем любое имя DHCP.

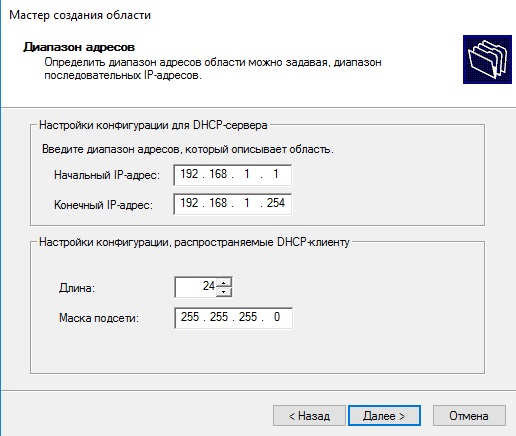

- Указываем начальный и конечный IP-адреса для интервала, который будет раздавать сервер.

- Выбираем настройку этих параметров сейчас.

- В окне DHCP переходим по пути «Имя сервера» – «Область» – «Пул адресов». Проверяем, что в списке указан тот диапазон IP-адресов, который мы задали в настройках.

Установка служб удаленных рабочих столов

После настройки DHCP снова открываем «Диспетчер серверов».

- Нажимаем «Управление» – «Добавить роли и компоненты».

- Выбираем установку служб удаленных рабочих столов.

- В разделе «Тип развертывания» выбираем «Быстрый запуск».

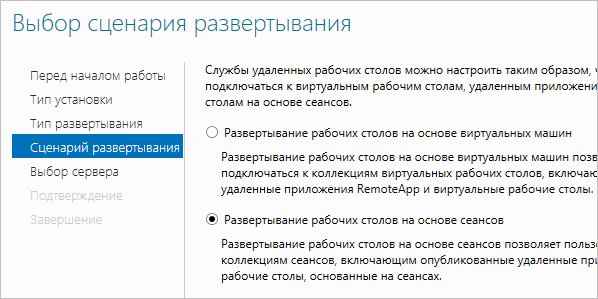

- В разделе «Сценарий развертывания» выбираем развертывание рабочих столов на основе сеансов.

- Отмечаем пункт «Автоматически перезапускать конечный сервер, если это потребуется» и нажимаем «Развернуть».

Настройка лицензирования удаленных рабочих столов Windows

Чтобы сервер работал корректно, нужно настроить службу лицензирования.

- Открываем «Диспетчер серверов».

- Переходим по пути «Средства» – «Remote Desktop Services» – «Диспетчер лицензирования удаленных рабочих столов».

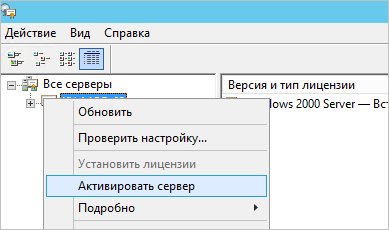

- Выбираем в списке сервер, кликаем по нему правой кнопкой и нажимаем «Активировать сервер».

- Нажимаем «Далее» несколько раз, снимаем отметку «Запустить мастер установки лицензий» и затем – «Готово».

- Снова открываем «Диспетчер серверов».

- Переходим в «Службы удаленных рабочих столов».

- В обзоре развертывания нажимаем на меню «Задачи» и выбираем «Изменить свойства развертывания».

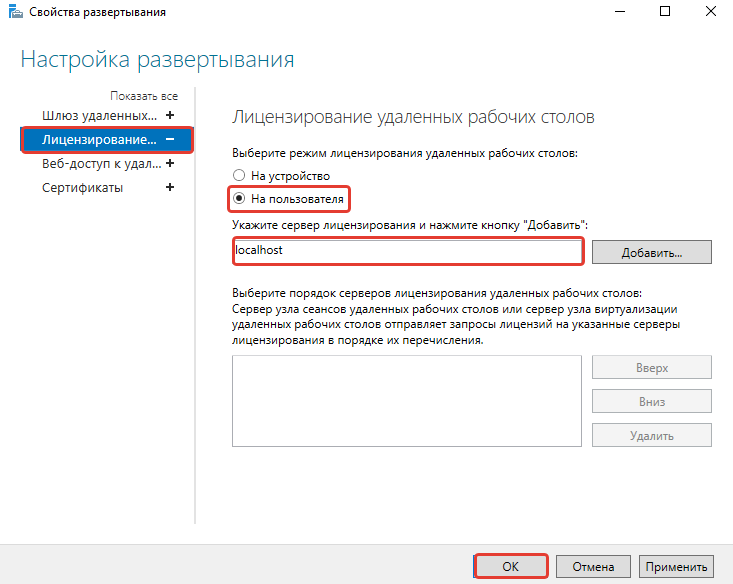

- Переходим в раздел «Лицензирование».

- Выбираем тип лицензии.

- Прописываем имя сервера лицензирования – в данном случае это локальный сервер localhost. Нажимаем «Добавить».

- Нажимаем «ОК», чтобы применить настройки.

Добавление лицензий

Осталось добавить лицензии.

- Открываем «Диспетчер серверов».

- Переходим по пути «Средства» – «Remote Desktop Services» – «Диспетчер лицензирования удаленных рабочих столов».

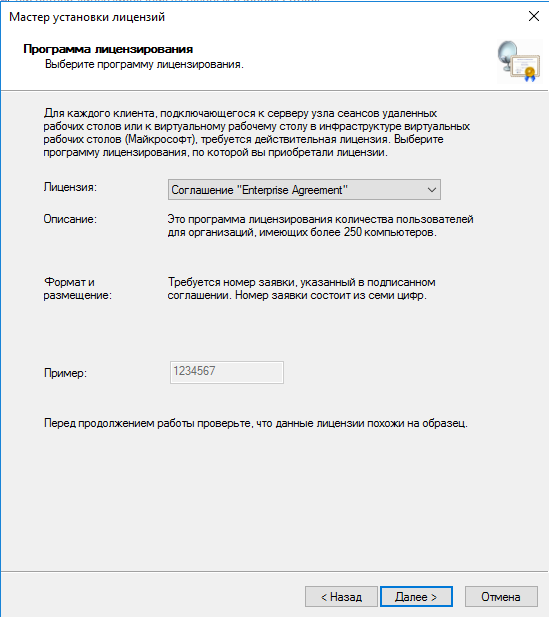

- Кликаем по серверу правой кнопкой и выбираем пункт «Установить лицензии».

- В мастере установки лицензий выбираем программу, по которой были куплены лицензии.

- Указываем номер соглашения и данные лицензии.

- Применяем изменения.

Чтобы проверить статус лицензирования, открываем «Средства» – «Remote Desktop Services» – «Средство диагностики лицензирования удаленных рабочих столов».

На этом настройка терминального сервера на Windows Server завершена. Теперь к серверу могут подключаться удаленные пользователи для выполнения разных задач.

Find out the most convenient ways to enable Remote Desktop

by Milan Stanojevic

Milan has been enthusiastic about technology ever since his childhood days, and this led him to take interest in all PC-related technologies. He’s a PC enthusiast and he… read more

Updated on

- Remote Desktop is an incredibly useful feature employed by a large number of users for seamless remote access.

- The fastest way to enable Remote Desktop on Windows Server is from the Server Manager GUI.

- Some users also rely on third-party tools to enable Remote Desktop, and we have the perfect one for you.

Remote Desktop Connection is a protocol that helps you to connect to another computer that is available at a remote location. But, some users are experiencing problems while enabling Remote Desktop on Windows Server.

So, if you were planning to enable the functionality and remotely access the computer, there are quite a few ways to do that. Read the following sections to learn more about it and choose a method that seems the most convenient.

Does Windows Server 2019 have Remote Desktop?

Yes, Windows Server 2019 does support the functionality and allows users to enable the Remote Desktop feature seamlessly. Though remember, Windows Server 2019 has Remote Desktop turned off by default for security reasons.

So, users need to first manually enable it before being able to connect, access, and control the computer through another device.

How do I enable Remote Desktop in Windows Server 2019?

1. Use PowerShell

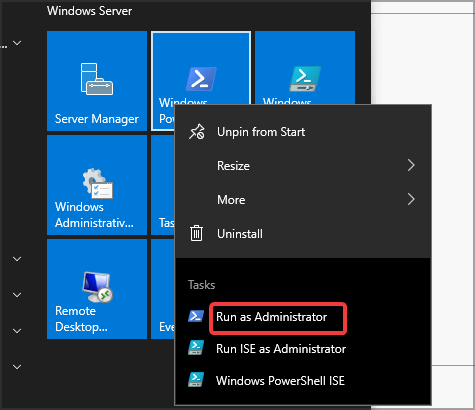

- Press the Windows key, search for Windows PowerShell, right-click on the relevant search result, and select Run as Administrator.

- Paste the following command in PowerShell and hit Enter:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -name "fDenyTSConnections" -value 0 - By default, remote desktop connections are blocked by the Windows Firewall. Execute the following command to configure the firewall to allow remote desktop connections:

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"

This is, by far, the quickest method to enable Remote Desktop in Windows Server 2019. If due to some reason, you are experiencing problems, use the Server Manager GUI to enable Remote Desktop connections as illustrated next.

2. Use Server Manager GUI

- First, log in to the server as a local administrator.

- Now, search for Server Manager in the Start menu, and launch it.

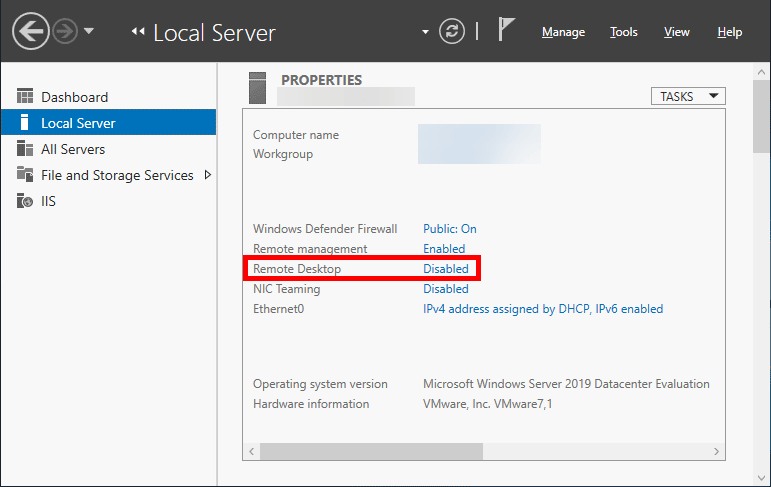

- Next, select Local Server from the navigation pane on the left, and then click on the Disabled option next to Remote Desktop.

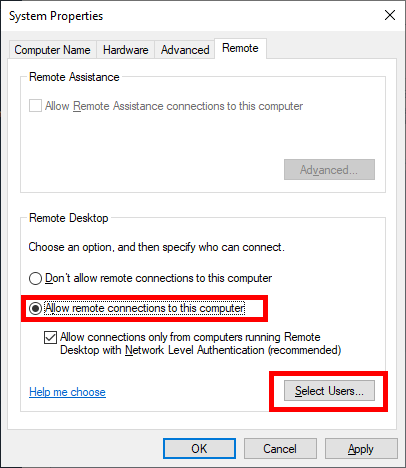

- Tick the Allow remote connections to this computer option.

- You will now see the Remote Desktop firewall exception warning. Click the Select Users button to add allowed users.

- Now add the Username and hit the Check names button. Finally, click OK to save the changes.

That’s it! If the changes don’t reflect right away, perform a quick refresh, and you will find that Remote Desktop is enabled on Windows Server.

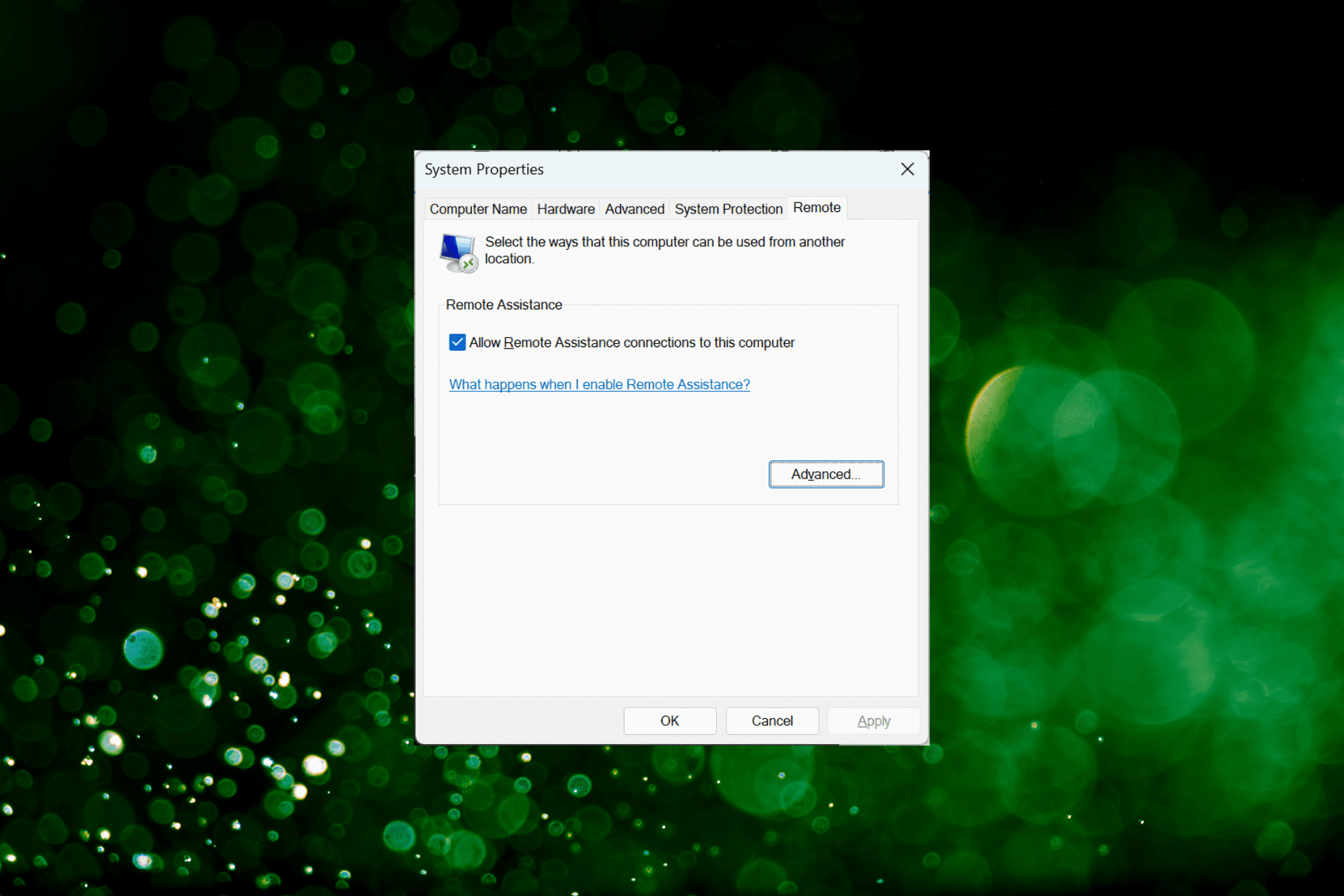

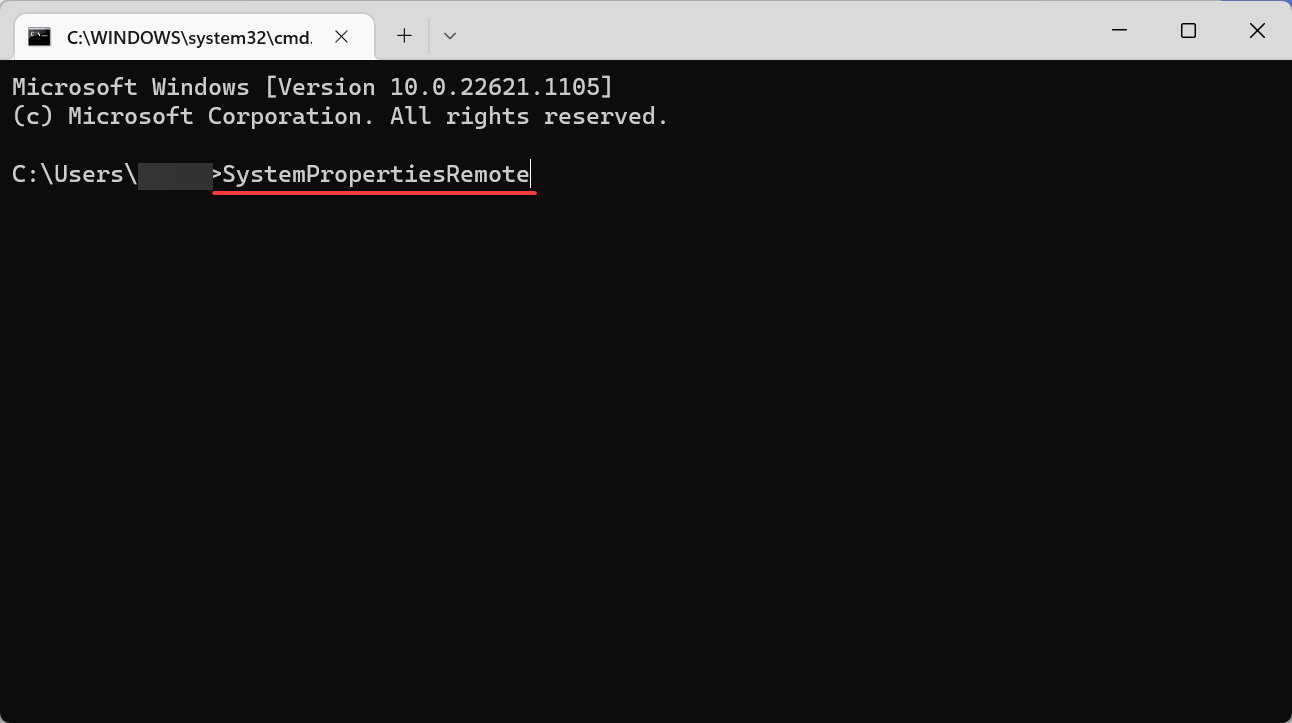

3. Use Command Prompt

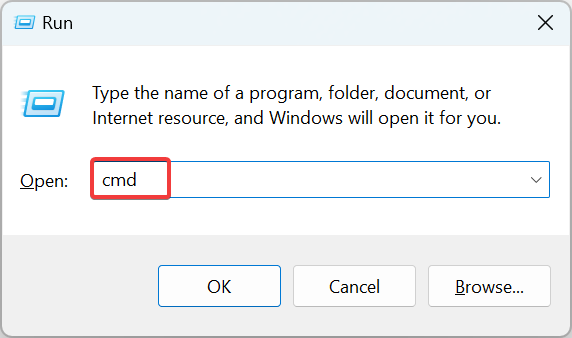

- Press Windows + R to open Run, type cmd in the text field, and hit Enter.

- Now, paste the following command and hit Enter:

SystemPropertiesRemote - Under the Remote tab, tick the checkbox for Allow remote connections to this computer, and click on OK to save the changes.

If none of the solutions were helpful, you could use Mikogo for secure remote desktop services. The tool offers a wide range of other features, each simplifying one task or the other.

In case you are experiencing problems with it, find out what to do when Remote Desktop is not working.

If you have any queries or want to share feedback for this guide, drop a comment below.