Доверенный платформенный модуль (TPM) используется для повышения безопасности компьютера. Он используется такими службами, как шифрование диска BitLocker, Windows Hello и другие, для безопасного создания и хранения криптографических ключей, а также для подтверждения того, что операционная система и встроенное ПО на вашем устройстве соответствуют указанным сведениям и не были изменены.

Как правило, это отдельная микросхема на системной плате, хотя стандарт TPM 2.0 позволяет изготовителям, например Intel или AMD, встраивать возможности доверенного платформенного модуля в набор микросхем.

Доверенный платформенный модуль используется уже более 20 лет и входит в состав компьютеров с 2005 г. В 2016 г. версия TPM 2.0 (текущая версия на момент написания этой статьи) стала стандартом для новых компьютеров.

Когда вы шифруете данные, чтобы защитить их от посторонних глаз, программа для шифрования берет фрагмент данных, который нужно зашифровать, и объединяет его с длинной случайной строкой символов, чтобы создать новый (зашифрованный) фрагмент данных. Длинная случайная строка символов, используемая программой для шифрования, является криптографическим ключом.

Примечание: Незашифрованные данные называются «открытым текстом». Зашифрованная версия этих данных называется «зашифрованным текстом».

Расшифровать такой текст и прочитать исходный фрагмент данных может только пользователь, у кого есть правильный криптографический ключ.

Имеется ли на моем компьютере доверенный платформенный модуль?

Существует высокая вероятность того, что на вашем компьютере уже есть доверенный платформенный модуль и, если ему менее 5 лет, это версия TPM 2.0.

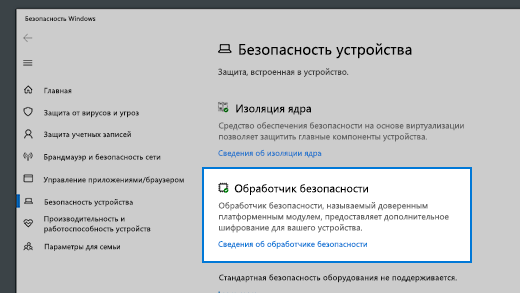

Чтобы узнать, есть ли доверенный платформенный модуль на вашем компьютере с Windows 10, выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows > Безопасность устройства. Если он у вас есть, на экране будет отрезок Процессор безопасности.

Совет: Если вы не видите раздел Процессор безопасности, возможно, на вашем устройстве есть TPM, но она отключена. Чтобы узнать, как включить его, см. статью Включение TPM 2.0 на компьютере.

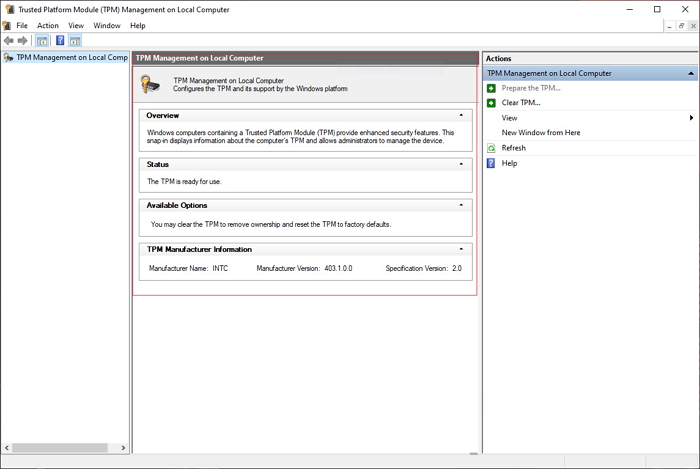

Далее нужно узнать, какая версия доверенного платформенного модуля есть на вашем компьютере. Выберите Сведения об обработчике безопасности и на появившемся экране найдите версию спецификации. Должна быть указана версия 1.2 или 2.0.

Хотите узнать больше о доверенном платформенном модуле? См. статью Обзор технологии доверенного платформенного модуля.

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

В сообществах можно задавать вопросы и отвечать на них, отправлять отзывы и консультироваться с экспертами разных профилей.

Время на прочтение

8 мин

Количество просмотров 32K

Что это за загадочный маленький чип такой, который необходим для Windows 11? Дэриен Грэм-Смит разбирается.

Купи вы сегодня компьютер с Windows ОС, и в нём наверняка будет модуль TPM. Доверенный платформенный модуль – это, по сути, обычный чип, который отвечает за безопасность. Разработала его Trusted Computing Group. Это отраслевая организация с более чем 100 членами, в том числе AMD, Dell, Google, Intel, Lenovo и Microsoft. Вместе они работают над тем, чтобы сделать вычислительные устройства и приложения более защищёнными.

Организация так или иначе функционировала с 1999 года. Первый TPM-стандарт, где в полной мере изложена функциональность модуля, опубликовала в 2009 году (любопытно, что представлен он был в версии 1.2). Разработчики быстро взяли его на вооружение. Случилось это отчасти благодаря тому, что его стала поддерживать Windows Vista. В 2015-м в спецификацию TPM 2.0 добавили несколько функций, а модуль по-прежнему оставался передовой технологией для «доверенных вычислений».

Несмотря на широкое распространение, TPM всегда был необязательным компонентом. Включать ли его в дизайн устройства, решал производитель. Пользователь же в свою очередь решал, включать ли его в настройках BIOS. Однако с выходом Windows 11 расклад поменялся. Microsoft объявила, что будет поддерживать последнюю версию ОС только на тех компьютерах, где установлен и включён TPM 2.0.

Решение оказалось спорным. Для установки Windows 10 не требовался модуль, да и Windows 11 тоже без него обойтись может. Microsoft даже выпустила инструкцию, чтобы пользователи могли обновиться до Windows 11 без TPM (pcpro.link/331tpmhack). Однако в таком случае ваш ПК лишится поддержки и, возможно, не будет получать обновления в будущем.

Так почему же Microsoft решила сделать модуль TPM 2.0 обязательным? Чтобы узнать это, надо разобраться, что такое TPM и как он работает.

Где находится TPM?

Доверенный платформенный модуль изначально задуман как маленький недорогой чип, который был интегрирован в процессор на материнской плате. Когда использование TPM вошло в обиход, производители стали припаивать чип напрямую к плате.

Технический стандарт не требует, чтобы TPM был выполнен в виде физического чипа. На практике все функции TPM могут выполнять встроенные программы CPU. Собственно, это и происходит с процессорами на Windows 11: ОС поддерживает определённый перечень аппаратного обеспечения от Intel и AMD.

Как работает TPM?

TPM работает как мини-компьютер. Он принимает команды, отвечает на них, а также хранит и выдаёт информацию. Для этого у него имеется встроенная память: по техническому стандарту у модуля должно быть по крайней мере 7 Кб хранилища, однако у новых TPM имеется свыше 100 Кб. Память эта энергонезависима, т. е. сохраняет данные после отключения питания, как и SSD.

Понятно, что для того, чтобы хранить и извлекать данные, можно обойтись жёстким диском. ТPM же отличают условия, на которых предоставляется доступ к информации.

К примеру, если приложение вверяет пароль TPM, то модуль может сделать этот пароль доступным только для того процесса, где он изначально был сохранён. Если же информацию запрашивает другая программа — например, зловред какой-нибудь — TPM откажет в доступе. Поскольку модуль полностью независим от Windows, вредонос, по сути, загнан в угол.

Итак, TPM может как разрешить, так и запретить предоставлять данные. Происходит так потому, что модуль способен оценить состояние аппаратной конфигурации и войти в ПО, запущенное на ПК. Таким образом он определяет, является ли среда знакомой и безопасной, и реагирует соответственно.

Если установить пароль при включении ПК, TPM здесь тоже будет полезен: модуль сверит введённые учётные данные с теми, что хранятся в его памяти. Так злоумышленник не сможет отделаться от процедуры ввода пароля, просто очистив BIOS.

Защита от брут-форса тоже предусмотрена: если ввести неверный пароль несколько раз, придётся подождать некоторое время, прежде чем попытаться снова. Причём время ожидания увеличивается после каждой неудачной попытки. Большое число неудачных попыток приведёт к принудительной отсрочке на сутки. И не пытайтесь поменять дату в BIOS или вынуть батарейку CMOS — у TPM имеются собственные часы.

Это всё очень хорошо: TPM может перекрыть злоумышленникам доступ к системе и не дать зловреду заполучить учётные данные. Но мы пока не рассказали о главной функции TPM.

Криптографическая магия

TPM может хранить данные как в исходном виде, так и в зашифрованном. В последнем случае речь идёт о криптографии с открытым ключом. Такой метод подразумевает наличие пары ключей шифрования, один из которых можно держать в секрете, а другой – в открытом доступе. Зашифровать сообщение может любой, кто владеет общим ключом, а расшифровать тот, у кого имеется секретный ключ. Кроме того, секретный ключ используется, чтобы автоматически генерировать криптографическую хэш-функцию сообщения или файла. Так вы подтвердите использование общего ключа, т. е. то, что он был «подписан» вами и не является подделкой.

Итак, после того, как вы сохраните секретный ключ в TPM, он (ключ) сможет шифровать и расшифровывать файлы, а также создавать подписи. Если же в системе что-то пошло не так или же запрос поступил от неизвестного процесса, TPM просто откажется сотрудничать. Отправлять ключ обратно ключ в ОС нет необходимости, поскольку там его можно отследить. Лучше всего его полностью изолировать, так, чтобы извлечь его было нельзя никаким образом.

Как работает TPM в Windows

Улучшить защиту любого приложения, где есть функция шифрования, можно с помощью TPM. Это надёжнее, чем хранить ключи в системной памяти или на диске. Windows упрощает процесс шифрования за счёт компонента ОС под названием Platform Crypto Provider (Поставщик платформы для шифрования). Компонент предоставляет средства шифрования на базе TPM, а разработчикам не нужно вникать в работу модуля.

Вероятно, самая известная программа для шифрования в Windows —BitLocker. Она шифрует диск целиком, за исключением диспетчера загрузки Windows. Когда вы включаете компьютер, диспетчер запускается в обычном режиме. Увидев, что системный диск зашифрован, программа запрашивает ключ расшифровки у TPM. Модуль, признав в диспетчере загрузки доверенный процесс, предоставляет ключ. Ключ открывает доступ к файлам запуска Windows и другим данным, в результате чего компьютер загружается.

Сама по себе процедура может показаться бессмысленной, поскольку расшифровка и загрузка диска происходят автоматически. Это, однако, означает, что единственный способ получить доступ к ПК – это запустить Windows. Если пытаться получить доступ к диску с помощью другой ОС или другого железа, всё, что вы увидите – это нечитаемые зашифрованные данные. Если же TPM обнаружит изменения в коде диспетчера загрузки или в оборудовании, то откажется предоставить ключ и тем самым не даст зловреду внедриться в код запуска.

В целом, это хорошо, что BitLocker использует модуль, чтобы изолировать свой криптографический ключ. Отсюда возникает вопрос: что будет, если, к примеру, хост-компьютер сломается, и вам нужно перенести жёсткий диск на новую систему. Microsoft всё продумала: если диск зашифрован, BitLocker сгенерирует пароль восстановления из 48 символов. С помощью него можно расшифровать весь диск. По понятным причинам, хранить пароль на самом диске небезопасно. Если речь идёт о корпоративных компьютерах, он будет записан в доменные службы Active Directory. Доступ к нему могут получить только администраторы сети. Пароли обычных пользователей хранятся в аккаунтах Microsoft и находятся через поиск по сайту.

BitLocker доступен только в версиях Pro и Enterprise на 10-й и 11-й Windows. Но это не значит, что пользователи Home версии не могут позволить себе те же функции защиты. Они могут включить функцию под названием Device Encryption. Шифрование здесь работает так же, как в BitLocker: главное отличие в том, что Device Encryption менее придирчив к изменениям в железе и программной среде.

Также TPM помогает улучшить работу других элементов защиты. В Windows Enterprise и Education есть технология под названием Device Guard. Она применяется для запуска приложений в защищённой виртуальной среде. Через неё нельзя получить доступ к системному ПО. Credential Guard, в отличие от Device Guard, хранит секретные данные вроде хэшей паролей и учётных данных в виртуальной машине, к которым процессы, протекающие в обычной ОС, не могут получить доступ.

Кроме того, TPM может понадобиться сетевым службам Windows. Так они удостоверятся, что компьютер, что пытается подключиться к серверу, тот же, что был изначально зарегистрирован. Они же проверяют, использует ли ПК BitLocker и другие средства защиты. Так обеспечивается гарантия безопасности на каждый день, а также удалённая поддержка и администрирование.

Что нового в TPM 2.0?

Windows 11 требуется не просто любой модуль TPM, ей нужна именно версия 2.0. Однако разница между спецификациями не велика. Всё описанное раннее может делать и оригинальный стандарт 1.2.

Ко времени выхода TPM 2.0 технологии значительно модернизировались. Изначально в спецификации модуля использовался популярный в то время метод шифрования RSA. Новая же версия также поддерживает более сильную криптографию на основе эллиптических кривых. Кроме того, он генерирует 256-битные хэши SHA-2. Взломать их сложнее, чем 160-битные SHA-1, которые стандарт TPM поддерживал изначально. Понятно, что Microsoft хотела стандартизовать самую безопасную версию TPM.

Возможно, ещё одна причина, почему Microsoft настаивает именно на второй версии модуля, заключается в том, что модуль работает с BIOS UEFI. Именно этот интерфейс компания рекомендовала долгое время в качестве лучшего выбора для Windows. Помимо того, что UEFI позволяет интегрировать некоторые функции BIOS в Windows, интерфейс также поддерживает защищённую загрузку. Это означает, что ОС не загрузится, если хэши не совпадают. А это в свою очередь гарантирует, что, если какой-нибудь руткит вмешивается в процесс запуска Windows, ОС не загрузится, и вы поймёте, что что-то идёт не так.

Проблемы с TPM

Огромное число пользователей жалуется на то, что требования к железу для Windows 11 излишни: для повседневных задач старый компьютер вполне сгодится для новой ОС. Однако есть те, кто не согласен с самой идеей TPM. Они утверждают, что модуль создаёт ложное чувство безопасности.

Важно понимать, что модуль не защитит от всех типов атак. Они бессилен против кейлоггеров — ПО, следящим за тем, какие клавиши вы нажимаете, когда вводите пароль на клавиатуре. Или от фишинговых писем, адресат которых предлагает ввести учётные данные на мошенническом веб-сайте. Может быть, поэтому Apple не присоединилась к Trusted Computing Group. Вместо этого компания разработала свой чип безопасности T2. Он следит не только за сохранностью ваших идентификационных данных, вроде отпечатка пальцев или пароля, но и контролирует микрофон, камеру и другое оборудование.

Беспокойство также вызывает вероятность того, что модуль может запретить пользователю делать то, что хочется на своём компьютере. К примеру, ОС с помощью TPM может удалённо проверить, действительно ли приложение разработал тот или иной издатель, и отказать в доступе, если оно не соответствует заявленной подписи. Хуже того, доступ к приложению может быть закрыт в любой момент– например, когда разработчик останавливает его поддержку или прекращает продажи.

Такие опасения высказывались в первые годы существования концепции доверенных вычислений. СМИ именовали модуль DRM-чипом, а Ричард Столлман, основатель движения свободного ПО, высмеивал TPM, однажды в шутку назвав его «вероломные вычисления». Сегодня о проблемах подобного рода почти не говорят. Теперь стало понятно, что, по всей вероятности, такие ограничения нужно реализовывать через облачные подписки на ПО, а не с помощью TPM.

Однако здесь не место вступать в эту дискуссию. Одно можно сказать наверняка: несмотря на то, что рост популярности TPM привёл к тому, что требования к безопасности ужесточились, мы не стали жить как при Большом Брате, как многие того боялись. Да, неприятно видеть, как Microsoft лишает огромное число компьютеров последней ОС. Но за стремление корпорации создать новый базовый уровень безопасности и за желание, чтобы грядущее поколение ПК было максимально защищённым, разносить в пух и прах компанию мы всё-таки не станем.

Постараюсь коротко объяснить что это такое, зачем он нужен, какие преимущества он даёт и зачем Microsoft в принципе решили начать его требовать.

Что такое вообще TPM? Если коротко, то изначально TPM это специальный выделенный чип на материнской плате ноутбука или ПК. Его предназначение это хранение и работа с криптографическим материалом.

Если упростить, то типичный криптомодуль, которым является TPM, может делать всего несколько операций:

- Генерировать и хранить секретные ключи

- Шифровать и расшифровывать любые данные

- Подписывать и верифицировать запросы на электронную подпись

Отсюда следует, что подобные криптомодули не могут физически выдать вам секретный ключ или ключи.

Тут-то мы и получаем основное преимущество. Обычно все секретные ключи хранятся непосредственно в файловой системе вашего ПК, где-то на диске C:\, а в случае с TPM они генерируются и хранятся исключительно внутри него.

Отсюда следует простой вывод: любой софт, исполняемый с правами администратора может при желании украсть любые ключики с вашего ПК, о существовании, которых вы даже не подозреваете.

При использовании TPM такой трюк не пройдет. Что-то расшифровать, подписать — пожалуйста, но сам ключ не отдаст.

Возможно кто-то из вас по работе встречался с красными «флешками» Рутокен. Это и есть типичный криптомодуль, правда переносной. Он обладает теми же качествами, что я перечислил выше.

Внимательный читатель может задаться вопросом: а зачем злоумышленику тогда сам секретный ключ, если он сможет просто просить модуль расшифровать или подписать что ему нужно?

Причин по сути две:

- Обладание ключом позволит производить операции с ним, даже когда ваш компьютер выключен или не подключен к интернету. Украл ключ, отправил куда надо и можно забыть о жертве, она уже в кармане.

- Современные TPM при запросе на операцию расшифровывания или подписи обычно требуют действие от пользователя. В Windows для этого предусмотрена технология Windows Hello. Таким образом как только какое-то приложение хочет к примеру расшифровать (или подписать) вашим ключом какое-то сообщение, Windows сначала запросит PIN, пароль или биометрическую информацию (отпечаток пальца или скан лица). Прошу заметить, что описанная защита реализована аппаратно на уровне TPM и её нельзя обойти на софтверном уровне.

Примеры использования

Хорошо, а на практике зачем этот TPM нужен? Жили без него раньше и не тужили.

Давайте приведу очевидный пример использования криптомодуля в современной технике. За пример я возьму современный смартфон, потому что практически во всех современных смартфонах есть выделенный для этого чип.

Все мы скорее всего, так или иначе пользуемся онлайн-банкингом и думаю все имели дело с биометрической авторизацией при входе в приложение.

Объясню на пальцах как работает механизм входа:

- Приложение делает запрос на сервер и просит прислать сервер случайную строку.

- Телефон делает запрос в криптомодуль с просьбой подписать электронной подписью эту случайную строку.

- Криптомодуль отвечает, что без биометрической авторизации никакой подписи не будет.

- Пользователь прикладывает палец / показывает лицо и в случае успеха криптомодуль возвращает готовую подпись.

- Приложение делает повторный запрос на сервер и прикладывает подпись.

- Сервер верифицирует, что подпись выписана именно вашим криптомодулем (который был зарегистрирован у них на сервере во время регистрации в приложении).

Как можно увидеть, приложение всё это время не имеет ни малейшего понятия о секретном ключе, хранимом внутри чипа. Безопасно? Безопасно. Кстати напомню, в Windows 11 можно будет запускать Android-приложения, которые скорее всего смогут также как и на смартфонах пользоваться TPM.

Второй пример: BitLocker. Эта технология позволяет полностью зашифровать системный раздел, при этом учитывая аппаратное ускорение AES-шифрования в современных процессорах и быстрые SSD диски, производительность в таких системах практически не падает. На многих современных ноутбуках с предустановленной Windows 10, BitLocker включен по умолчанию.

Как можно понять ключ для расшифровки хранится не в ФС вашего ПК, а опять же в TPM. Безопасно? Безопасно. Можно даже попросить BitLocker запрашивать PIN или пароль ещё до запуска операционной системы.

Третий пример: passwordless authentication или по-русски беспарольная аутентификация. То есть вход на необходимые ресурсы без пароля. В качестве механизма верификации, что вы это вы, используется механизм, похожий на описанный в первом примере с онлайн-банкингом.

WebAuthn позволит вам регистрироваться и входить на сайтах исключительно с помощью логина

На данный момент уже все браузеры поддерживают WebAuthn API для работы со стандартом FIDO2. Этот API позволит вам регистрироваться и входить на сайтах исключительно с помощью логина и секретных ключей, которые хранятся в TPM или на специальном аппаратном токене (как правило в виде USB-флешки). Разумеется не помешает поставить на учетную запись и классический пароль, но согласитесь, вход исключительно с помощью логина звучит весьма заманчиво? А самое интересное, что при использовании криптомодуля такой механизм авторизации куда безопасней любого пароля.

Проверить как работает технология WebAuthn можно прямо сейчас на демосайте. Для работы требуется настроенный Windows Hello с биометрией.

Кстати, современные ноутбуки сейчас вовсю оснащаются Windows Hello, а именно камерами с поддержкой распознавания лица и дактилоскопическими сканерами. Поэтому приход WebAuthn пришелся как раз кстати.

Требование TPM в новой версии Windows выглядит последовательным шагом со стороны Microsoft. Ведь они требуют TPM 2.0 на борту любой машины, на которую предустанавливается Windows 10 аж с июля 2016 года. По большому счету это касается всех ноутбуков, моноблоков и ПК с Windows 10 из коробки, которые были произведены позже этой даты. Спустя 5 лет релиз новой ОС выглядит как идеальный момент для этого изменения.

Остальным пользователям в большинстве случаев понадобится просто включить fTPM (Firmware TPM или Intel PTT). Это TPM, который эмулируется вашим процессором AMD или Intel. То есть ключи будут хранится не в специальном чипе, а где-то внутри микросхемы UEFI. И да, это всё ещё намного безопасней, чем где-то в файловой системе.

Поэтому отставить панику. Если ваш компьютер 2012-2013 года выпуска и позже, то с очень высокой вероятностью у вас всё в порядке и максимум потребуется пара манипуляций в BIOS в вашей материнской платы.

Надеюсь было интересно, спрашивайте вопросы, поправляйте, если где приврал или опечатался.

Windows 11 официально анонсирована. Минимальные системные требования новой операционной системы уже объявлены: только 64-битный процессор с двумя или более ядрами, не менее 4 ГБ оперативной памяти, видеокарта с поддержкой DirectX 12 Ultimate и накопитель объёмом от 64 ГБ. Среди них также указан загадочный «доверенный платформенный модуль» или TPM, о котором вы, скорее всего, узнали впервые буквально только что. В связи со скорым выпуском Windows 11 (октябрь 2021 года) полностью ввожу в курс изменений: что такое TPM и почему без данной характеристики у вас не получится обновить свой компьютер.

- В тему: Всё о Windows 11 — секреты, инструкции, лайфхаки и полезные статьи

Что такое TPM и как выглядит криптомодуль

«Доверенный платформенный модуль» (TPM, Trusted Platform Module) — аппаратная технология безопасности для компьютеров, разработанная некоммерческой организацией Trusted Computing Group. Архитектура TPM реализована на основе нескольких компонентов: защищённый ввод-вывод, криптографический процессор, энергонезависимая память для хранения ключа подтверждения и энергозависимая память для хранения регистров конфигурации платформы.

TPM является отдельным физическим микрочипом на материнской плате. Он отвечает исключительно за функции, связанные с защитой компьютера, учётных данных и программного обеспечения. Разъём для такого модуля, как правило, имеет специальную маркировку «TPM» в соответствии с требованиями Trusted Computing Group. Каждый TPM обладает собственным уникальным идентификатором, он записан прямо в микросхему и не может подвергаться изменениям.

Для чего нужен TPM

TPM генерирует стойкие ключи шифрования, когда это требуется операционной системе, проверяет запускаемые программы и предотвращает взломы конфигурации устройства злоумышленниками (например, посредством заражения «руткитами» или «буткитами» — вредоносными утилитами, проникающими в ПК до окончания загрузки ОС или скрывающими присутствие в системе и потому остающимися нераспознанными в течение длительного времени).

Основные задачи, для чего может применяться модуль TPM:

- шифрование данных на жёстком диске во избежание несанкционированного доступа к личным файлам;

- аутентификация пользователя (при входе в профиль компьютера, сети, приложения), включая её выполнение с помощью сканера отпечатков пальцев или функции распознавания лица;

- защита программного обеспечения от внесения изменений и нарушений лицензионных соглашений;

- аппаратная защита от вирусов, троянов, бэкдоров, блокировщиков, сетевых червей, шпионов и так далее.

Таким образом, если информация будет незаконно скопирована — в конечном счёте злоумышленник всё равно не сможет получить к ней доступ, даже если украдёт оригинальный модуль TPM с ключами шифрования. TPM распознает изменение системы и не позволит провести расшифровку.

Какая версия TPM требуется для Windows 11

Для установки Windows 11 компьютер должен поддерживать прошивку UEFI (режим BIOS), протокол безопасной загрузки Secure Boot и быть оборудован интегрированным доверенным платформенным модулем версии 2.0 (актуальная версия спецификации TPM, признана в качестве международного открытого стандарта ISO/IEC 11889:2015 в 2015 году). Все будущие устройства под управлением Windows 11 из коробки обязаны реализовывать TPM 2.0 — необходимы присутствие компонента и его активация по умолчанию после первого включения. Требование спецификации TPM 2.0 распространяется и на программную реализацию (firmware-based).

Чтобы проверить, есть ли в вашем компьютере TPM, необязательно разбирать корпус, лезть в его внутренности и выискивать крошечный чип.

Как проверить поддержку TPM

Способ 1. Запустите «Диспетчер устройств» и найдите в разделе «Устройства безопасности» строчку с названием типа «Доверенный платформенный модуль 2.0». Если нашли, значит у вас есть криптомодуль.

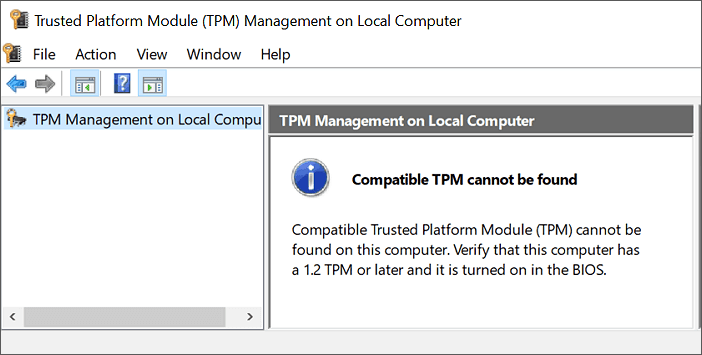

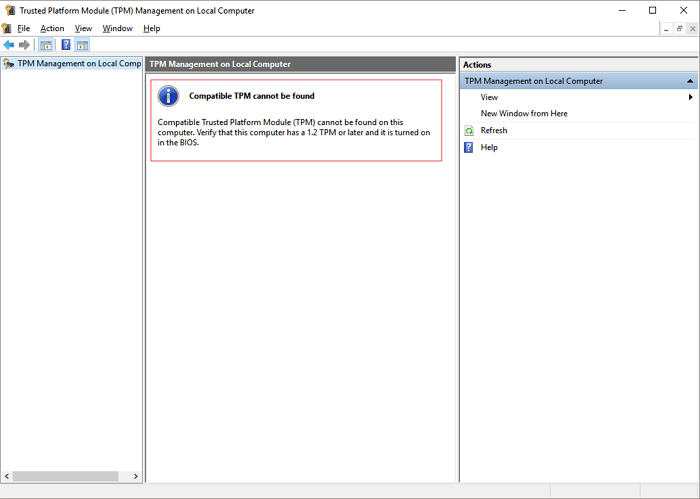

Способ 2. Запустите через окно «Выполнить» (Windows + R) или командную строку утилиту tpm.msc (наберите команду и нажмите Enter). Откроется «Управление доверенным платформенным модулем на локальном компьютере» — утилита отобразит наличие (или отсутствие) TPM, сведения об изготовителе модуля и текущую версию.

Способ 3. Запустите командную строку от имени администратора и выполните следующую команду:

wmic /namespace:\\root\cimv2\security\microsofttpm path win32_tpm get * /format:textvaluelist.xsl

Если первые строки результата отображают значение «TRUE», значит вы — владелец компьютера со встроенным модулем TPM. В противном случае команда завершится сообщением «Отсутствуют экземпляры».

Способ 4. Если вы не можете найти доверенный платформенный модуль на вашем компьютере вышеуказанными методами, возможно, TPM отключен на программном уровне в UEFI/BIOS. Тогда вам потребуется проверка, выполните несколько шагов:

- Перезагрузите компьютер и войдите в режим UEFI/BIOS.

- Перейдите на вкладку «Security» или «Advanced».

- Найдите настройку «TPM Support» или что-то подобное.

- Нажмите Enter и во всплывающем окне убедитесь, что TPM включен.

Альтернативный вариант: найдите информацию о поддержке TPM на официальном сайте производителя компьютера или материнской платы. У последних она обычно представлена в разделе «Коннекторы» или, может быть, «Поддерживаемые разъёмы».

Что делать, если в компьютере нет TPM

Ноутбуки с модулем TPM 2.0 выпускаются с 2017 года большинством популярных брендов, в их числе: Microsoft, ASUS, Lenovo, Dell, HP, Acer, MSI и Gigabyte. На рынке персональных компьютеров более оправдано делать TPM опциональной функцией, так как пользователю удобнее докупить модуль при необходимости, чем переплачивать за изначально встроенную технологию, которая может не понадобиться.

Материнские платы с TPM-коннектором выпускают в основном ASUS, Gigabyte, ASRock, MSI и Biostar. Учитывайте, что они могут поставляться с поддержкой разъёма, но без доверенного платформенного модуля. Его необходимо покупать дополнительно в зависимости от чипсета и, конечно, от того же производителя. Цена классического дискретного TPM-модуля начинается приблизительно от 1-1,5 тыс. рублей.

Если компьютер или материнская плата не оснащены физическим чипом TPM 2.0, то существует программная реализация в виде эмуляции возможностей доверенного платформенного модуля. Виртуальная поддержка TPM 2.0 встроена в подавляющую часть процессоров как Intel, так и AMD последних годов выпуска. Подробнее о таком способе использования TPM 2.0 рассказано в отдельной статье. Естественно, в зависимости от ситуации используемый процессор должен поддерживать технологию fTPM (Firmware Trusted Platform Module — AMD) или PPT (Platform Protection Technology — Intel).

Новое поколение компьютеров на базе Windows 11 — с защищённым ядром

С обновлением Windows 11 компания Microsoft планирует поднять планку безопасности операционной системы и аппаратного обеспечения на совершенно беспрецедентный уровень: экосистему усилят на уровне ядра благодаря встраиванию отдельного модуля шифрования непосредственно в центральный процессор. Согласно заявлению, при поддержке крупнейших партнёров Intel, AMD и Qualcomm осенью 2021 года будут выпущены первые компьютеры под управлением Windows 11 с фирменной революционной микросхемой безопасности «Плутон» (Pluton).

Плутон обеспечит комплексную защиту всей инфраструктуры, от устройства до облака, и принесёт множество улучшений безопасности для будущих ПК. Дизайн процессора создан изолированным от остальной системы с учётом автоматического устранения целых классов векторов физических атак, нацеленных на канал связи между ЦП и TPM. Кроме того, Плутон предоставит пользователям Windows 11 уникальную технологию Secure Hardware Cryptography Key (SHACK) — она гарантирует, что ключи никогда не будут открыты никому за пределами защищённого оборудования, даже самой прошивке.

- Теперь не боюсь за Windows: точки восстановления создаются каждый день. Вот как это настроить

- 7 функций, которые сделают Windows 12 лучшей системой. Если Microsoft пойдёт на это

- Эта бесплатная утилита от Microsoft в разы ускоряет работу. Она существует ещё с Windows 95

- Эта утилита показывает, где используется выбранный файл в Windows и что мешает удалить его

- 10 приложений, которые нужно сразу установить на новый компьютер

What Is a TPM Chip

The Trusted Platform Module (TPM, also known as ISO/IEC 11889) is an international standard for secure encryption processors. It is a dedicated microcontroller that protects hardware by integrating cryptographic keys. The TPM chips are either integrated into the PC’s motherboard or added to the CPU.

From October 1999 to March 2003, a Group of IT giants, including Microsoft, HP, IBM, and Sony, jointly sponsored the Trusted Computing Group (TCG). They hope to develop the relevant standards and specifications of reliable computers from the aspects of hardware and software of cross-platform and operating environment and put forward the TPM specification. The last revised edition of TPM Main Specification Version 1.2 was published on March 3, 2011. The latest TPM version is 2.0.

PM-compliant chips must first have the ability to generate encryption and decryption keys, and must also be able to perform high-speed data encryption and decryption, as well as serve as an auxiliary processor to protect the BIOS and operating system from modification.

What Does the TPM Do

The TPM chip has a wide range of uses and can be mainly used for device identification, authentication, encryption, and device integrity verification.

Platform integrity

The main scope of TPM is to ensure the integrity of any computer device, regardless of its operating system. It is designed to ensure that the boot process starts with a trusted combination of hardware and software and continues until the operating system is fully booted and the application runs.

The responsibility for ensuring the integrity of the use of TPM is with the firmware and operating system. For example, the Unified Extensible Firmware Interface (UEFI) can use TPM to form a root of trust. Other examples of platform integrity through TPM include the use of Microsoft Office 365 licenses, TXT, and Outlook.

Encrypt any partition of the hard disk

We can encrypt any hard disk partition with TPM technology. Some computer manufacturers use a one-click restore function, which is one of the most concentrated expressions of this purpose (it puts the system image in a TPM encrypted partition). Some large commercial software companies (e.g., Microsoft) also use it as a means of encrypting partitions (e.g., BitLocker).

Store and manage passwords

Operating systems typically require authentication (involving passwords or other methods) to protect keys, data, or systems. Today, these keys are actually stored in a memory cell solidified in the chip, and their information is not lost even when the power goes down. Compared with BIOS management passwords, the TPM security chip is much more secure.

What’s the Difference Between TPM 1.2 and TPM 2.0

The TPM 1.2 specification only allows the use of RSA and SHA-1 hash algorithms. TPM 2.0 enables greater encryption flexibility by being more flexible in terms of encryption algorithms. TPM 2.0 supports newer algorithms to improve drive signing and key generation performance.

Simply put, TPM 2.0 technology is newer than TPM 1.2 technology, which has been around since 2011. It has stronger encryption, more security, and better support for newer algorithms. Like most things in technology, the newer the better.

Microsoft Requires TPM 2.0 on Windows 11

Microsoft has taken the security of its systems very seriously for a long time. This is done by ensuring that the operating system is supported by some hardware, such as the TPM 2.0 chip.

Although Windows 10 can run well without a TPM, Windows 11 explicitly requires TPM2.0 to install the system. A PC can be exposed to anything from phishing attacks to ransomware attacks that cause severe harm. With TPM 2.0, the security threat to the Windows operating system is certainly reduced to a certain extent.

As of July 28, 2016, all newly manufactured Windows PCs are required to enable TPM 2.0 by default. If you are buying a laptop, desktop, 2-in-1 device, or any other device that comes pre-loaded with Windows 10, Microsoft requires the manufacturer to include TPM 2.0 and enable it.

Must-read: How to check whether your PC can run Windows 11 with Windows 11 Upgrade Checker or PC Health Check.

You May Also Want to Know: Can I Bypass TPM 2.0 and Install Windows 11? Follow the guide here, you’ll get the answer.

How to Check If Your Computer Has a TPM 2.0 Chip

If your computer meets the other Windows 11 minimum system requirements, it may support TPM 2.0. If you bought your PC after 2016, it almost certainly comes with TPM 2.0. If your computer is older than a few years or you have built your own computer, you may buy a motherboard without TPM 2.0 that Windows 11 requires.

You can follow the way below to check TPM 2.0 Windows 11 Status.

Step 1. Press Win+R keys to start the Run Window

Step 2. Type tpm.msc in the Run box and click the «OK» button.

Step 3. Then, you might see one of the following results:

The TPM is ready to use with some detailed information.

The TPM not available or deactivate with the «Compatible TPM cannot be found» error message.

How to Enable TPM 2.0 for Windows 11 on Your Computer

If the TPM can not be detected or found, there are two ways that you can go to the UEFI mode and enable TPM for Windows 11.

Method 1. Enable TPM 2.0 in Settings

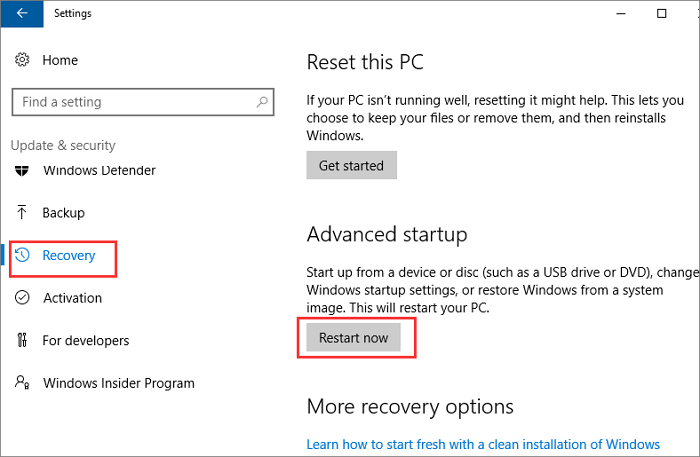

Step 1. Press Win + I keys to open Settings. Then, select «Update & Security».

Step 2. Click «Recovery» on the left side panel. Under Advanced startup, click on «Restart now».

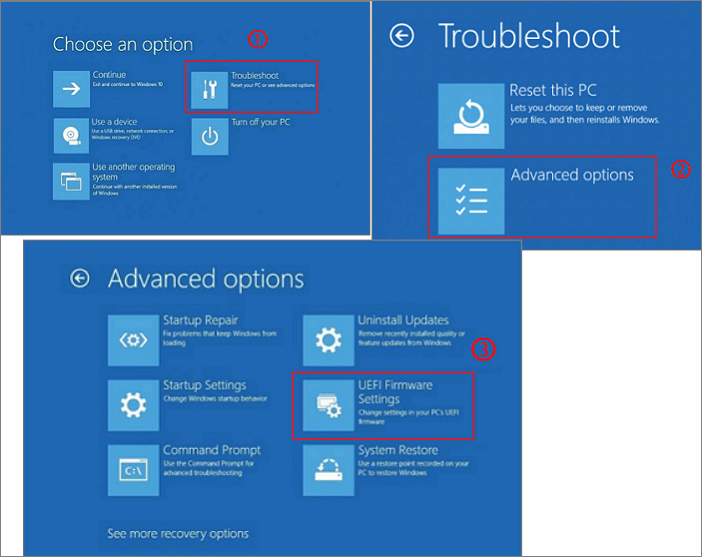

Step 3. Select «Troubleshoot > Advanced options > UEFI Firmware Settings». Next, select «Restart».

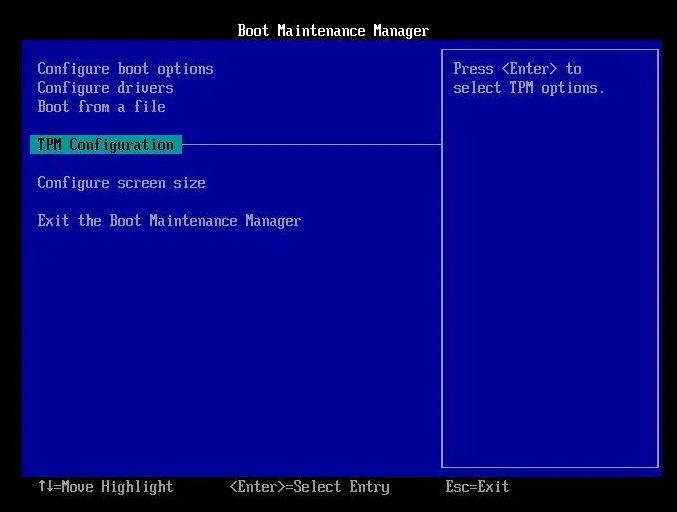

Step 4. Go to the Security Settings. Select the TPM settings configuration option.

Step 5. Enable TPM if it is disabled. Then, exit the settings and restart your computer

Method 2. Enable TPM 2.0 in Boot Maintenance Manager

Step 1. Restart your computer and access the boot mode by repeatedly pressing some dedicated keys as displayed on the screen. These keys vary based on the motherboard manufacturer. Below are the keys for some popular brands:

- Dell: F2 or F12

- HP: ESC or F10

- Acer: F2 or Del

- Lenovo: F1 or F2

- ASUS: F2 or Del

- MSI: Del

- Samsung: F2

- Toshiba: F2

- Microsoft Surface: Press and hold the Volume Up button

Step 2. Now, use the arrow key to open the Security Settings page.

Step 3. Find the TPM settings configuration option as the screenshot in Method 1.

Step 4. Enable the TPM. Exit the settings and Restart your computer.

How to Download and Install Windows 11 on Your Computer

The following guides show a simple method to download and install Windows 11 with a bootable USB cable. As long as your device meets the installation requirements, you can download Windows 11 now.

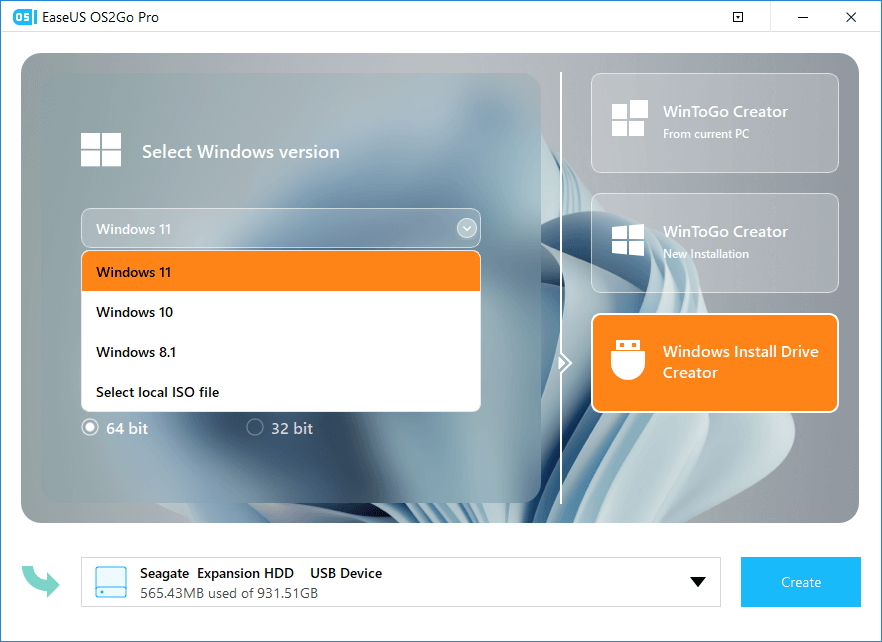

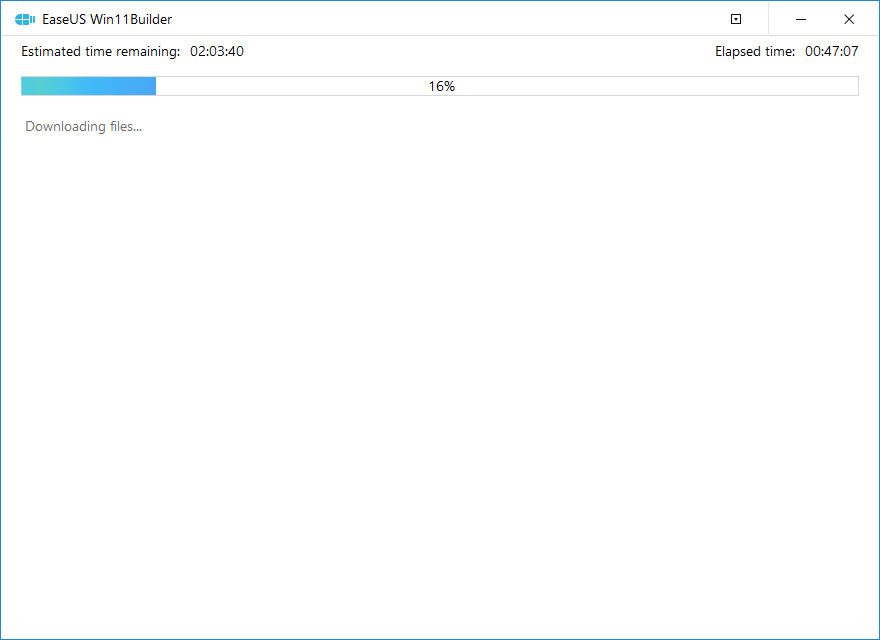

Step 1. Launch OS2Go after installation, and click Windows Install Drive Creator. The obtained system information is available on the home screen, and it keeps updating all the time. Apart from Windows 11, Win11 builder also supports you to download Windows 10/8.1.

Step 2. Connect your USB flash drive to the computer. Win11 builder will automatically detect your USB device, so all you need to do is click the Create button.

Step 3. The software will empty your USB drive data if it’s a used one. Once the downloading process begins, wait there until it finished or leave for a while to do you own job.

Step 4. After successfully downloading the Windows 11 iso image file on the USB drive, start to install Windows 11 from the bootable USB drive on your computer by following the installation wizard step by step.

The Bottom Line

This article explains all the basic information about TPM and TPM 2.0 on Windows 11. In short, the TPM chip is a device that is important for system and device security. With the continuous upgrading of the Windows system and the increasing attention to security, TPM plays a more and more important role. It is best if your computer has and has TPM 2.0 enabled. If your computer is equipped with a TPM chip but not turned on, you can activate it by following the instructions in this article.

Can I Add a TPM to My PC

If your computer does not have a TPM 2.0 chip, can you add one to your computer? If you are familiar with the hardware and software security settings in your system BIOS, you might, in theory, add a separate TPM 2.0 chip to the motherboard.

Many motherboards come with a set of headpins labeled «TPM». But it’s very difficult. Even if you have a hardware TPM installed on your homemade computer, you need to make sure that it is set up correctly in the BIOS so that the Windows operating system can recognize it. This process varies greatly depending on the motherboard and CPU you are using.

So the general user can not install the TPM chip to the motherboard by himself. If your computer is really old and you are eager to try out Windows 11’s new interface and features, you can try upgrading your old computer to a new one with a TPM 2.0 chip.