В этой статье показаны действия, с помощью которых можно включить или отключить функцию «Защита от подделки» которая защищает от несанкционированного доступа к ключевым компонентам антивирусной безопасности Защитника Windows в Windows 10.

Функция Защита от подделки стала доступна в приложении «Безопасность Windows» с выходом сборки 18305 операционной системы Windows 10.

Защита от подделки или защита от несанкционированного доступа (Tamper Protection) — это функция Защитника Windows, доступная в приложении «Безопасность Windows», которая обеспечивает дополнительную защиту от изменения ключевых функций безопасности, а также применяет механизмы для ограничения изменений выполняющихся вне приложения Безопасность Windows.

Как включить или отключить функцию «Защита от подделки» (Tamper Protection)

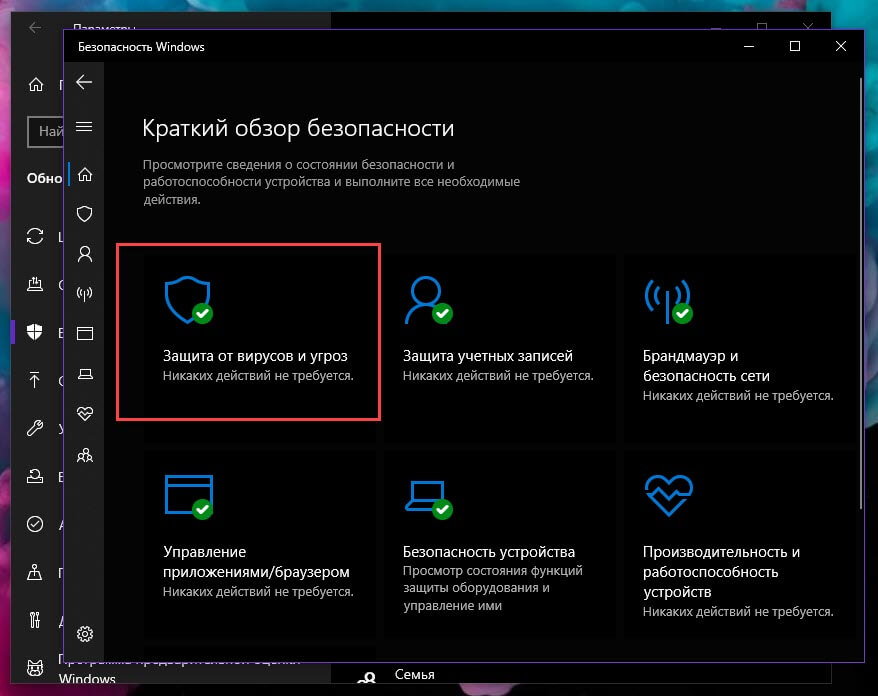

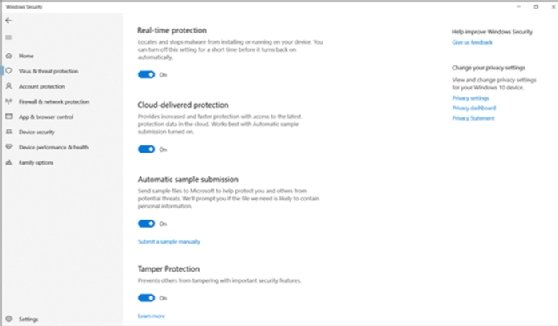

Чтобы включить или отключить защиту от подделки, откройте приложение «Безопасность Windows» и выберите компонент Защита от вирусов и угроз

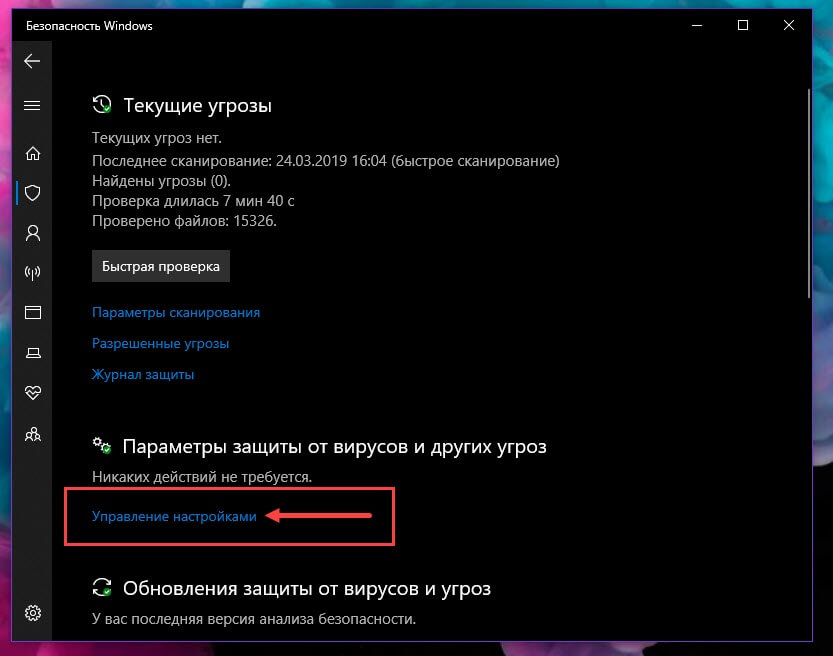

В разделе Параметры защиты от вирусов и других угроз нажмите на ссылку Управление настройками.

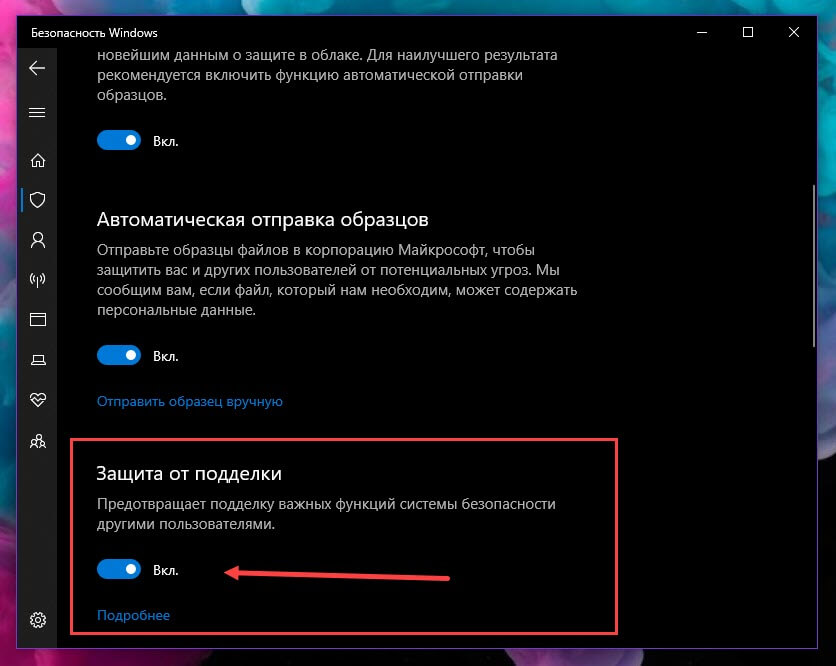

Затем включите или отключите функцию «Защита от подделки» установив переключатель Защита от подделки в соответствующее положение.

Рекомендуем: Что нового в Майском обновлении Windows 10 — 2019 года (версия 1903).

Одна из лучших особенностей Microsoft — это то, что они пытаются создать более надежную систему безопасности для своих ОС. Защита от несанкционированного доступа призвана добавить больше ключевых функций в защиту наших данных.

Защита от подделки (Tamper Protection) — это новый параметр, доступный в приложении «Безопасность Windows», он обеспечивает дополнительную защиту от изменений ключевых функций безопасности, включая ограничение изменений, которые не вносятся непосредственно через приложение, другими словами — Запрещает другим вмешиваться в важные функции безопасности системы.

«Защита от подделки» в приложении «Безопасность Windows».

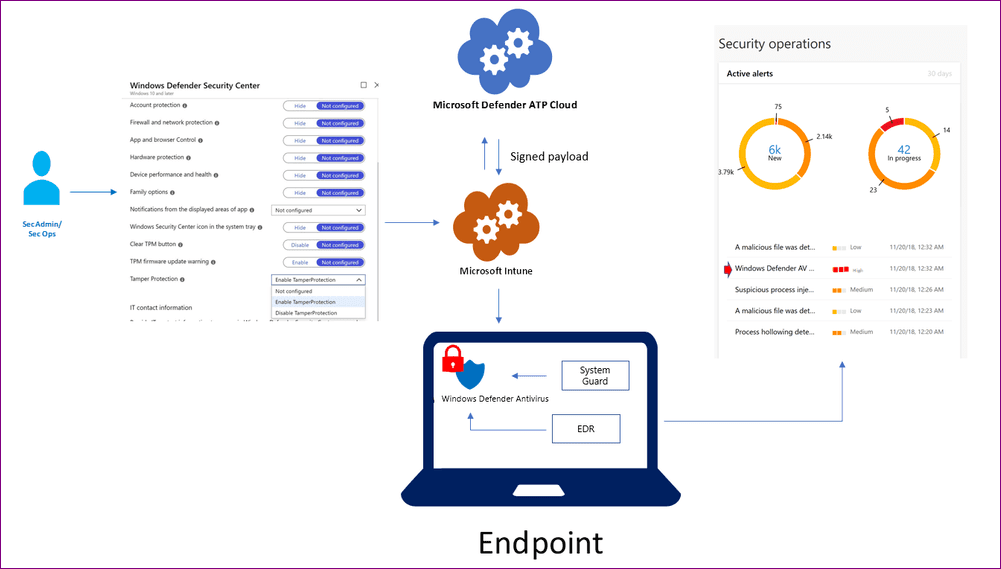

Если вы являетесь домашним пользователем, вы можете включить этот параметр в области настроек защиты от вирусов и угроз в приложении «Безопасность Windows». Если вы корпоративный пользователь, вы можете использовать управление Intune для централизованного управления настройками безопасности.

Защита от несанкционированного доступа предотвращает определенные изменения во всех функциях безопасности, чтобы избежать неправильного использования. Вредоносные программы могут изменять настройки безопасности системы, но при наличии защиты эти изменения будут заблокированы.

Microsoft пока объясняет немногое: нам известен только один сценарий, когда изменения блокируются, если включена защита от несанкционированного доступа, но есть и другие.

Включить или отключить функцию «Защита от подделки».

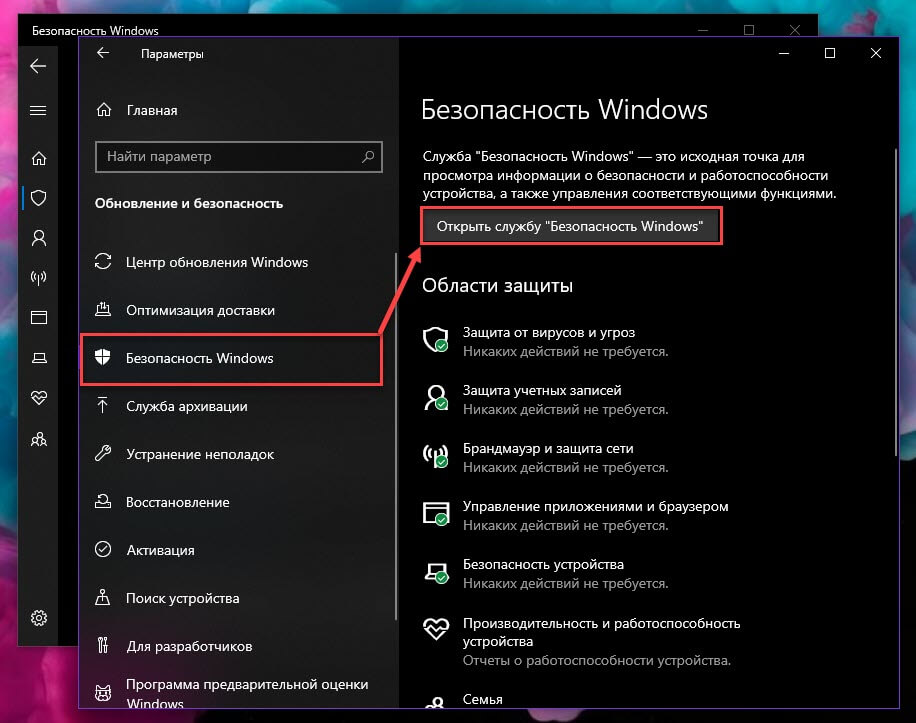

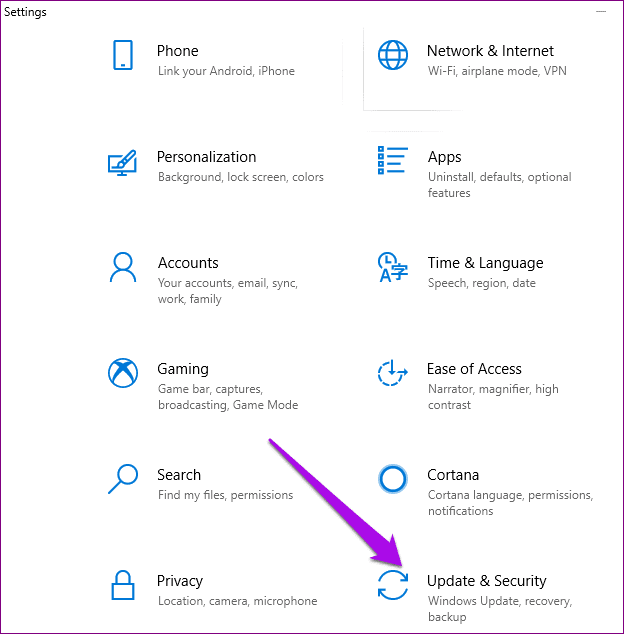

Используйте клавиши Win + I, чтобы быстро открыть приложение «Параметры» и перейдите в раздел «Обновление и безопасность».

Перейдите в раздел «Безопасность Windows» → «Открыть службу безопасности Windows» → «Защита от вирусов и угроз» → «Настройки защиты от вирусов и угроз» → «Управление настройками».

Здесь вы можете включить или отключить новую функцию Windows 10 — «Защита от подделки».

Вероятно, функция будет включена по умолчанию в будущих версиях системы.

Отключение «Защиты от подделки» может быть полезно, если вы используете стороннее программное обеспечение, такое как «Configure Defender», которое может быть заблокировано от внесения изменений в Защитник Windows после обновления Windows 10.

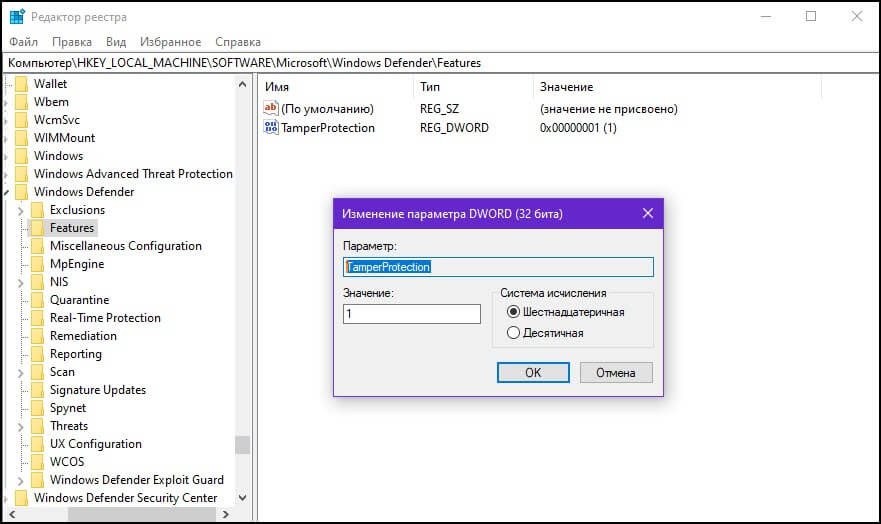

Помимо приложения «Параметры» настройка доступна с помощью редактора реестра.

Следующий параметр реестра определяет, включена ли эта функция:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\Features\TamperProtection

- 0: Защита от подделки Отключена.

- 1: Защита от подделки Включена.

Как новая функция помогает защитить систему?

Вы получаете защиту в режиме реального времени на основе Microsoft Defender ATP — защиты следующего поколения. Это препятствует любому вмешательству в важные функции безопасности. Вы не должны отключать ее.

Возможности:

- Облачное обнаружение вредоносного ПО за считанные секунды.

- Получите IOVA — инструмент обнаружения подозрительных файлов в Интернете.

- Инструмент мониторинга поведения, который обнаруживает подозрительное поведение в активных приложениях.

- Защита от подделки также предотвращает удаление или отключение Защитника Windows.

- Для корпоративных клиентов (например, с лицензией Microsoft Defender ATP), эта функция будет включена и управляться только с помощью консоли управления Intune. Пользователи с правами локального администратора устройства не смогут изменить настройки. Это гарантирует, что даже вредоносные приложения — или злоумышленники — не смогут локально переопределить настройку.

Заключительные слова

Недостаток информации затрудняет оценку эффективности новой защитной функции. Еще неизвестно, насколько она эффективна. Полная функциональность будет доступна вместе с выпуском Windows 10 v1903 ожидаемым в мае 2019 года.

Теперь вы: Какое решение безопасности вы используете в Windows? Нужна ли вам дополнительная функция безопасности?

Функция Tamper Protection теперь доступна для всех пользователей Microsoft Defender

Tamper Protection не дает вредоносному ПО незаметно от пользователя отключать функции Microsoft Defender.

Компания Microsoft добавила в свое антивирусное решение Microsoft Defender новую функцию под названием Tamper Protection, и теперь она доступна для всех пользователей.

Функция Tamper Protection не дает вредоносному ПО незаметно от пользователя отключать функции Microsoft Defender, ранее известного как Windows Defender. Как сообщает Microsoft, Tamper Protection не позволяет вредоносным программам следующее:

-

Деактивировать антивирусное решение и функции безопасности;

-

Деактивировать защиту в режиме реального времени;

-

Отключать мониторинг активности;

-

Деактивировать антивирусные компоненты Microsoft Defender, такие как IOfficeAntivirus (IOAV);

-

Отключать облачную защиту;

-

Удалять обновления безопасности.

Tamper Protection полностью «закрывает» Windows Defender и препятствует неавторизованным изменениям настроек безопасности, таким как:

-

Настройка конфигурации через Редактор реестра Windows;

-

Изменение настроек с помощью PowerShell-скрипта cmdlets;

-

Изменение или удаление настроек безопасности через групповые политики.

Работа над Tamper Protection началась в декабре 2018 года, когда она впервые появилась в инсайдерской превью-сборке Windows. В марте нынешнего года Microsoft развернула тестирование функции в Microsoft Defender ATP. Начиная с 14 октября 2019 года, Tamper Protection доступна для всех пользователей.

Новая функция доступна как в бесплатном Microsoft Defender, встроенном во все современные версии Windows, так и в платном Microsoft Defender Advanced Threat Protection (ATP), используемом преимущественно в корпоративных сетях. В настоящий момент воспользоваться функцией могут только пользователи Windows 10 (версия 1903 и выше), однако Microsoft обещает вскоре портировать ее и на более старые версии ОС.

Устали от того, что Интернет знает о вас все? Присоединяйтесь к нам и станьте невидимыми!

Новости по теме

One of the greatest threats to enterprise PCs is malware — or even innocuous applications — that tamper with system configuration settings and potentially create new vulnerabilities and weaken the system against future attacks.

With the Windows 10 1903 release, Microsoft introduced Tamper Protection to the Windows Security application, which enables IT admins to make it more difficult for other applications to alter sensitive security settings on the PC. There are some caveats to using Tamper Protection in Windows 10, however, so IT admins should understand how it works.

What is Tamper Protection in Windows 10?

When enabled, Tamper Protection prevents changes to important system security configuration settings — especially changes that are not made directly through the Windows Security application. The goal is to prevent malicious software — or even third-party applications — from changing important security settings in Windows Defender Antivirus and other tools. Tamper Protection is available for both Home and Enterprise versions of Windows 10.

When Tamper Protection is enabled, outside applications will no longer be able to change settings for real-time protection, which is part of the antimalware scanning feature of Microsoft Defender ATP; settings for Microsoft’s Windows Defender Antivirus cloud-based malware protection services; settings for IOfficeAntiVirus, which affects how suspicious files such as internet downloads are handled; settings for behavior monitoring in real-time protection, which can stop suspicious or malicious system processes; and it prevents deleting security intelligence updates or turning off Windows Defender antimalware protection entirely.

There are several important considerations with Tamper Protection. First, Tamper Protection does not prevent administrators from making changes to important security settings directly through the Windows Security application; Tamper Protection simply prevents third-party applications from changing those Windows settings. Second, Tamper Protection does not prevent or control how third-party antivirus or antimalware applications interoperate with the Windows Security application.

Enabling and disabling Tamper Protection on an individual machine

Users with Windows 10 computers not managed by the organization»s IT staff can use the Windows Security application to turn Tamper Protection on or off as needed. This is a common scenario in remote or BYOD (bring your own device) environments.

Users will still need admin-level permissions on the system to change security settings, but computer owners usually possess admin-level access. Once logged into the computer, users can quickly access Tamper Protection with the following steps:

- Access the Taskbar and type defender into the search bar on the Taskbar.

- Select the Windows Security app from the search results.

- Select Virus and threat protection.

- Choose Virus and threat protection settings.

- Locate the Tamper Protection toggle and choose On or Off as desired.

The Tamper Protection toggle should be visible, and administrators should be able to click on the toggle to turn it off or on. If the toggle is not visible, IT may need to update Windows 10. If Tamper Protection is turned off, users will see a small yellow warning symbol in the Windows Security application by the Virus & Threat Protection entry.

Enabling and disabling Tamper Protection for your whole organization

There is generally no need to disable Tamper Protection in Windows 10 unless it affects other validated tools.

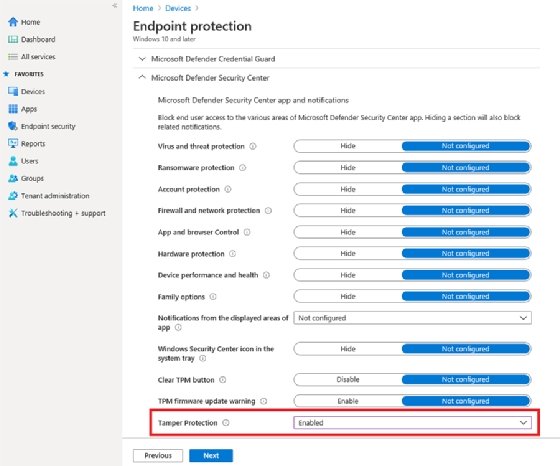

When an IT organization is responsible for managing a fleet of Windows 10 user endpoints, IT admins can use Microsoft Intune to turn Tamper Protection on or off for all those managed computers through the Microsoft Endpoint Manager admin center portal. Administrators will need the correct permissions, such as global or security admin, to make changes to Tamper Protection.

Before accessing Tamper Protection, the organization must meet the following requirements:

- It must have the appropriate Intune licenses, such as Microsoft 365 E5.

- Windows 10 computers must be running versions 1709, 1803, 1809 or later.

- Organizations must use Windows security with security intelligence updated to version 1.287.60.0 or later.

- All machines must be using antimalware platform version 4.18.1906.3 and antimalware engine version 1.1.15500.X (or later).

With all requirements met, the actual process of accessing Tamper Protection is similar to accessing it for individual users:

- Access the Microsoft Endpoint Manager admin center and sign in with the appropriate credentials.

- Select Devices and choose Configuration Profiles.

- Create a profile with the following characteristics:

Platform: Windows 10 and later

Profile type: Endpoint protection

Category: Microsoft Defender Security Center

Tamper Protection: Enabled (or Disabled)

There is generally no need to disable Tamper Protection in Windows 10 unless it affects other validated tools. For example, Tamper Protection might block a known third-party tool such as ConfigureDefender from making changes to Windows Defender. Similarly, enterprise PCs that IT manages with comprehensive software installation policies may not require Tamper Protection.

Using PowerShell to check Tamper Protection

Windows PowerShell isn’t just a powerful and versatile scripting platform; it’s also a management console capable of changing and checking vital settings within a system or environment. PowerShell uses a vast array of command scripts (called cmdlets) to execute commands and retrieve details. PowerShell can quickly report on the status of Tamper Protection with these steps:

- Launch the PowerShell application.

- Enter the Get-MpComputerStatus PowerShell cmdlet.

- Review the list of results. If the value for IsTamperProtected is true, then Tamper Protection is enabled. If the result is false, Tamper Protection is disabled.

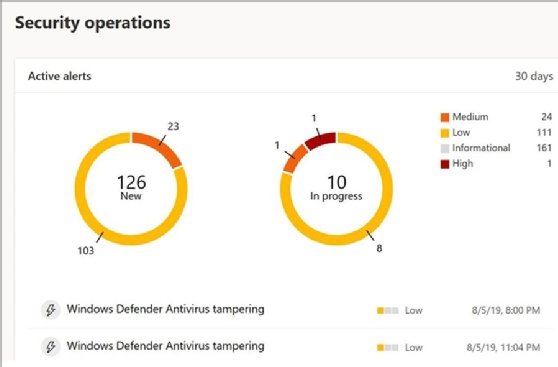

Viewing tampering attempts

Security has little value if tamper attempts or other attacks are left unseen and unreported. Administrators must have some means of monitoring or reviewing the presence of potential attacks such as tampering.

The Microsoft Defender Security Center offers protection though a cloud subscription service called Microsoft Defender for Endpoint. It’s a dashboard that displays security issues that include tamper attempts that are flagged with details logged for further investigation. Organizations will need to subscribe to the Microsoft Defender for Endpoint service.

Does Tamper Protection work with third-party security tools?

Tamper Protection prevents unauthorized changes to Windows Defender Antivirus settings through the system Registry. For example, when Tamper Protection is on, the DisableAntiSpyware group policy key in the Registry cannot disable Windows Defender Antivirus.

Some third-party security products, however, can make valid changes to security settings. Tamper Protection does work with third-party security products, and should ideally allow those validated third-party products to modify the settings guarded by Tamper Protection.

Tamper Protection uses real-time threat information to determine the potential risks of software and suspicious activities. IT can prevent «false positives» from Tamper Protection by accessing the Windows Security dialog and updating security intelligence to version 1.287.60.0 or later. Once IT admins update the system, Tamper Protection should continue to protect the system security settings in the Registry and log any attempts to modify those settings without generating errors.

Does Tamper Protection work with endpoint management tools?

Tamper Protection does work with endpoint management tools, but there are limits. The entire point of Tamper Protection is to prevent outside tools from changing Windows Security protection settings. With Tamper Protection on, administrators can potentially establish a centralized setting for Tamper Protection using management tools, but those other tools and platforms cannot change settings protected by Tamper Protection. Admins would need to manage those protection settings through Windows Security.

Unified endpoint management platforms such as Microsoft Intune, enterprise configuration management applications such as System Center Configuration Manager, command-line instructions or scripts, the Windows System Image Manager configuration, Group Policy, and any other Windows Management Instrumentation tools and administrative roles cannot override Tamper Protection.

An organization with a Windows enterprise-class license, such as a Microsoft Defender ATP license, or computers running Windows 10 Enterprise E5 must opt in to global Tamper Protection. IT can only manage the feature through an Intune management console, which prevents local users from overriding Tamper Protection on managed systems.

Microsoft has introduced a raft of interesting changes and features in Windows 10 this year, the most recent ones coming to Version 1903 or the May 2019 update.

One of the new items is Tamper Protection, a security feature that’s enabled by default on all Windows 10 devices. We’re going to explain what this new feature does, how it works, and how you can enable it on your computer if it’s not activated already.

Tamper Protection is a security feature that’s officially available for Microsoft’s consumer and enterprise customers using the Windows 10 operating system.

If it’s currently disabled on your Windows 10 device, don’t worry; Microsoft will roll-out this change to every Windows 10 user though you’d have to be patient for a few days for it to take effect.

Tamper Protection made a debut in version 1903, the feature helps prevent security bypasses in Windows Security and Windows Defender antivirus settings.

That way, no Registry changes, group policies, Windows command line tools, or other programs, including malware, can tamper with the security features.

If you can’t wait for Microsoft’s multi-stage rollout of the feature, read on to find out how to manually enable it on your computer.

Note:

How Tamper Protection Works

Tamper Protection prevents malware and other programs or attempts by other people from compromising your device’s important security features.

The Windows Defender antivirus becomes more reliable with the increasing security enhancements included in the operating system. However, there’s a corresponding increase in efforts made to bypass it.

Rogue programs and malware try to do this by turning off or reducing its functionality via group policies, PowerShell commands, or Registry changes.

There have been several concerted efforts by Trojans and other malicious programs like TrickBot and GootKit to infiltrate and live within infected computers or bypass their security protections.

By enabling Tamper Protection, such attempts will get reset or ignored altogether. Windows Defender antivirus comes on automatically when you uninstall a third-party antivirus, all the more reason to enable the Tamper Protection feature for added protection.

What Does Tamper Protection Prevent Against

According to Microsoft, enabling Tamper Protection prevents nefarious code and other rogue programs that target your device’s security settings from doing the following:

- Disable virus, threat, and real-time protection, especially the latter, which is Microsoft Defender ATP’s core anti-malware scanning feature.

- Disable Windows Defender antivirus’ components like IOAV, which handles the detection of suspicious files from the web.

- Deleting security intelligence updates and disabling the anti-malware solution altogether

- Turn off behavior monitoring that works with real-time protection to analyze and determine whether or not active processes are behaving suspiciously or maliciously and blocks them.

- Disable cloud-delivered protection, which uses Microsoft’s cloud-based prevention and detection services to block new malware in seconds.

If you upgrade your Windows 10 version and cloud-delivered protection is enabled, then Tamper Protection will be enabled too.

For enterprise E5 customers, Tamper Protection is an opt-in feature managed from the Intune management console, which means not even local device admins can change the setting.

Note:

How to Enable Tamper Protection in Windows 10

If you don’t want to wait for Microsoft’s roll-out of the Tamper Protection feature, you can enable it manually on your Windows 10 device using these steps:

Step 1: Click Start and select Settings.

Step 2: Click Updates and Security.

Step 3: On the left pane, click Windows Security.

Step 4: Next, click on Virus and Threat Protection.

Step 5: Under the Virus and Threat Protection settings, click Manage Settings.

Step 6: Scroll down and locate Tamper Protection and toggle the switch On if it’s off.

Note:

How to Use Tamper Protection with Third-Party Security Software

If you have third-party security software installed on your Windows 10 device, Microsoft will disable Windows Defender Antivirus, and register your current tool as the antivirus provider.

What this means is that Tamper Protection will be disabled, plus other features. Thankfully though, you can enable Tamper Protection even with a third-party antivirus in place using the steps below.

Step 1: Open Settings>Update & Security>Windows Security>Virus and Threat Protection. Here, you’ll see your current antivirus software.

Step 2: Click Windows Defender Antivirus options.

Step 3: Switch the toggle that asks if you’d like to enable periodic scanning with Windows Defender antivirus. This way, you’ll get access to Tamper Protection and all the other Window Security settings.

Step 4: Toggle the Tamper Protection switch to On.

Keep Pesky Malware (And People) Away

Microsoft may have built the Tamper Protection feature for enterprise environments, but home users can still enjoy the superior protection levels. However, for now, it’s not easy to judge the effectiveness of the protective feature. Similarly, it’s only available to Windows 10 1903 May release or later versions, but Microsoft will port it to older versions shortly. Meanwhile, we wait to see how effective it’ll be.

Next up: Windows 10 packs several security features and you should ramp up the security of your computer. Check out the next article about the Windows Defender Exploit Guard and the extra intrusion prevention capabilities it brings.