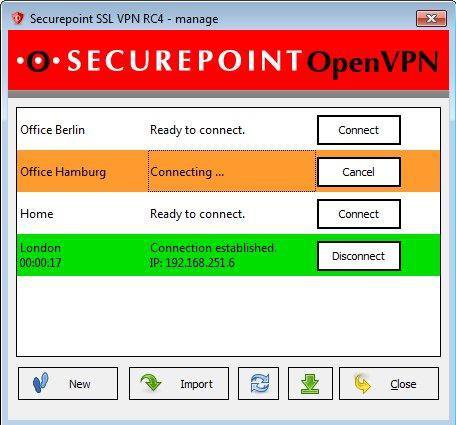

SSL VPN Client for Windows (OpenVPN).

Features

- Windows 10 incl. 1607 certificate support

- Import existing configurations.

- Export encrypted configuration

- Service for VPN Connections without administrator permissions

- Multiconnections

- Commandline

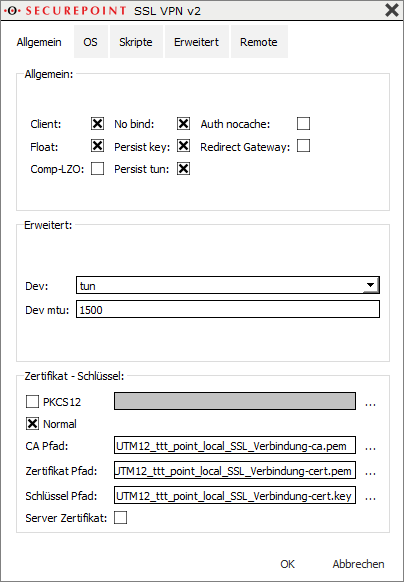

- PKCS12 handling

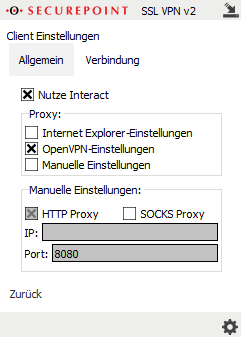

- Proxy settings

- Manage configration GUI

- 64bit TAP

- Quick edit

- Code signing

- Language: English and German

- User credentials can be saved

- Startconfiguration

- Configuration wizard.

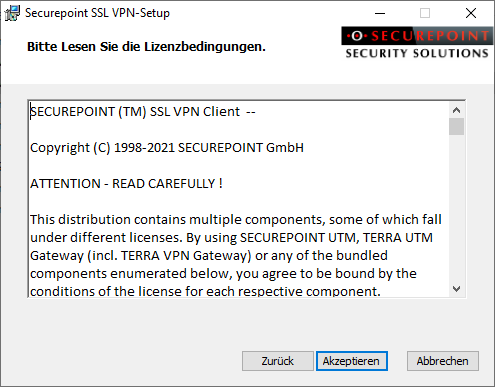

License

GNU General Public License version 2.0 (GPLv2)

The premier cloud-based TMS software that makes logistics simple with one login for all inbound and outbound transportation management across parcel, LTL, FTL, ocean, and intl air. Seamless integration into your current tech stack (ERP/ WMS/CRM) and highly configurable to your existing workflows. With connections to 300+ carriers, brokers, & marketplaces, getting the best rates and optimizing shipping processes is easy. Trusted by Toshiba, NewEgg, Forever 21, e-commerce, and top automakers.

User Ratings

4.0

out of 5 stars

★★★★★

★★★★

★★★

★★

★

ease

1 of 5

2 of 5

3 of 5

4 of 5

5 of 5

3 / 5

features

1 of 5

2 of 5

3 of 5

4 of 5

5 of 5

4 / 5

design

1 of 5

2 of 5

3 of 5

4 of 5

5 of 5

3 / 5

support

1 of 5

2 of 5

3 of 5

4 of 5

5 of 5

3 / 5

User Reviews

- All

- ★★★★★

- ★★★★

- ★★★

- ★★

- ★

-

Have tested and it doesn’t work !!

POS software… -

Thank you very much for the program distributed under a free open license!

-

Despite few bugs, an elegant yet powerful tool.

-

Unfortunately i must at least vote 1 star. Would’ve preferred 0 stars.

I downloaded the installation file, installed it… AND NOW?

It’s the same old game 99% of all Software-Providers: either you have to be an expert (who wouldn’t need any other software at all) or you have to go.

Maybe (maybe.. maybe) a little help how to configure that «great» software could be helpful!? Maybe?

So all i can say: A 100.0% useless product. Thanks for nothing.1 user found this review helpful.

-

PROs :

free

has UI, a bit confusing but full featured

has scripting option before/after connect/disconnect, that’s great

CONs :

no readme/help file!! why? (how to figure out the command line option? /help does not work)

forum and support are mostly in germandas is nicht gut !!

bugs on scripts execution if spacing in name or location (put it as c:\script1, and it’s working)

Read more reviews >

Инструкция по настройке SSL на Windows в ВПН с ручной и автоматической установкой.

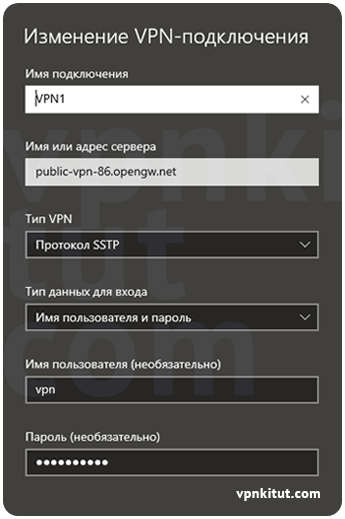

Проще всего скачать один из лучших VPN для Windows и указать в его настройках TCP-порт 443 или выбрать SSTP-сервер. Немного сложнее SSL-подключение настроить вручную средствами самой системы – для этого:

- в разделе «Сеть и Интернет» параметров Windows, нужно выбрать вкладку «VPN» и нажать «Добавить VPN-подключение»;

- затем ввести имя подключения (можно придумать самим) и адрес SSTP-сервера (некоторые бренды предоставляют такие адреса в аренду или можно найти в сети бесплатно);

- после чего в поле «Тип VPN» выбрать «Протокол SSTP» и ввести учётные данные для входа на VPN-сервер.

Подробнее, как установить и настроить VPN на Windows, мы рассказывали в другой нашей статье.

Преимущества SSL в VPN и чем он отличается от IPSec

Такие VPN-протоколы как PPTP и IPSec (IKEv2/L2TP) сильно отличаются от технологии SSL. PPTP очевидно проигрывает в том, что его модель устарела и была давно взломана спецслужбами.

IPSec функционирует на сетевом уровне и занимается маршрутизацией пакетов данных, тогда как SSL работает напрямую с приложениями и HTTP-трафиком. SSL позволяет более гибко настроить защиту: вы можете не подключать всю сеть целиком, а работать с отдельными программами.

В целом обе технологии: как SSL, так и IPSec, обеспечивают хорошую безопасность и стабильный коннект. Однако они предназначены для разных целей:

- SSL – когда нужно защитить отдельные приложения или браузер;

- IPSec – когда есть группы сетевых программ, сайтов, настольных приложений, которые нужно защитить единой VPN.

При этом IPSec более прост в настройке: его достаточно подключить и он будет защищать всю сеть целиком. SSL же обеспечивает гибкость настройки для каждой программы в отдельности, но повышает сложность реализации группы приложений.

Какие VPN-протоколы поддерживают SSL

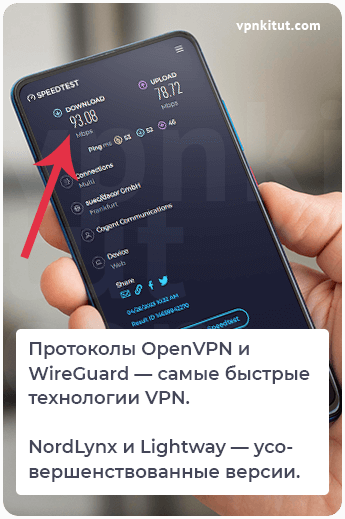

Многие современные VPN-протоколы основываются на вариациях технологии SSL. Они используются премиальными VPN для обеспечения скоростной связи. Ранее мы делали сравнение протоколов VPN – рекомендуем ознакомиться с соответствующим материалом, чтобы больше узнать об их различиях.

SSTP

Этот протокол лицензируется корпорацией Microsoft для ОС Windows, Linux, RouterOS, SEIL и отправляет трафик по SSL через TCP-порт 443. Он входит в набор протоколов Ivacy, а также интегрирован в настройки Windows 7 / 10 / 11 по умолчанию.

OpenVPN (TCP)

Протокол с открытым исходным кодом, применяющийся практически всеми известными сервисами в т.ч. Ivacy и PureVPN. Он основан на технологиях SSLv3/TLSv1 и библиотеке OpenSSL, включающей военное AES-шифрование. Он позволяет использовать любой порт, в том числе стандартный 443 для маскировки ВПН-сигнала. OpenVPN отлично работает на macOS, а сервисы использующие его входят в топ лучших VPN для Mac.

WireGuard

Включён в PureVPN и Surfshark. По сути это более оптимизированная версия OpenVPN. Количество строчек программного кода сокращено до 4 тысяч по сравнению с сотнями тысяч у его предшественника. Соответственно работает WireGuard гораздо быстрее. В том числе его используют лучшие VPN для телефонов, а сервисы с ним входят в подборки:

Установить Surfshark с поддержкой SSL

NordLynx

Модернизирован специально для NordVPN, находящегося в топе VPN без лимита трафика. Компания Nord Security взяла за основу WireGuard и добавила в него новые технологии, увеличив пропускную способность ещё больше. На сегодняшний момент этот протокол практически не влияет на скорость Интернета, при этом обеспечивая двойную защиту.

Lightway

Самый быстрый протокол в 2023 году. Он создан с нуля разработчиками ExpressVPN и имеет всего 2 тысячи строк программного кода. Протокол использует криптографические компоненты библиотеки wolfSSL 4.4.0 – её реализация намного компактнее, чем та же OpenSSL. Благодаря этому Lightway может создать шифрованный канал менее чем за секунду.

Скачать ExpressVPN бесплатно на 30 дней

Безопасность протокола подтверждается аудиторской фирмой Cure53, проведшей множество независимых тестов и экспертиз.

.

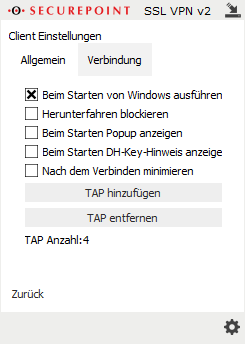

Here the option {spc Run during Windows startup}} can be selected.

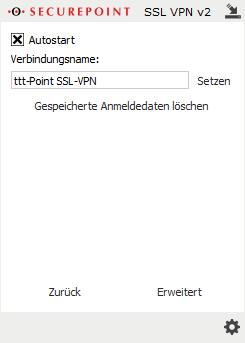

- In the settings of a connection (right click on the entry) you can check the box {spc Autostart}} the VPN connection can be established automatically when booting }}

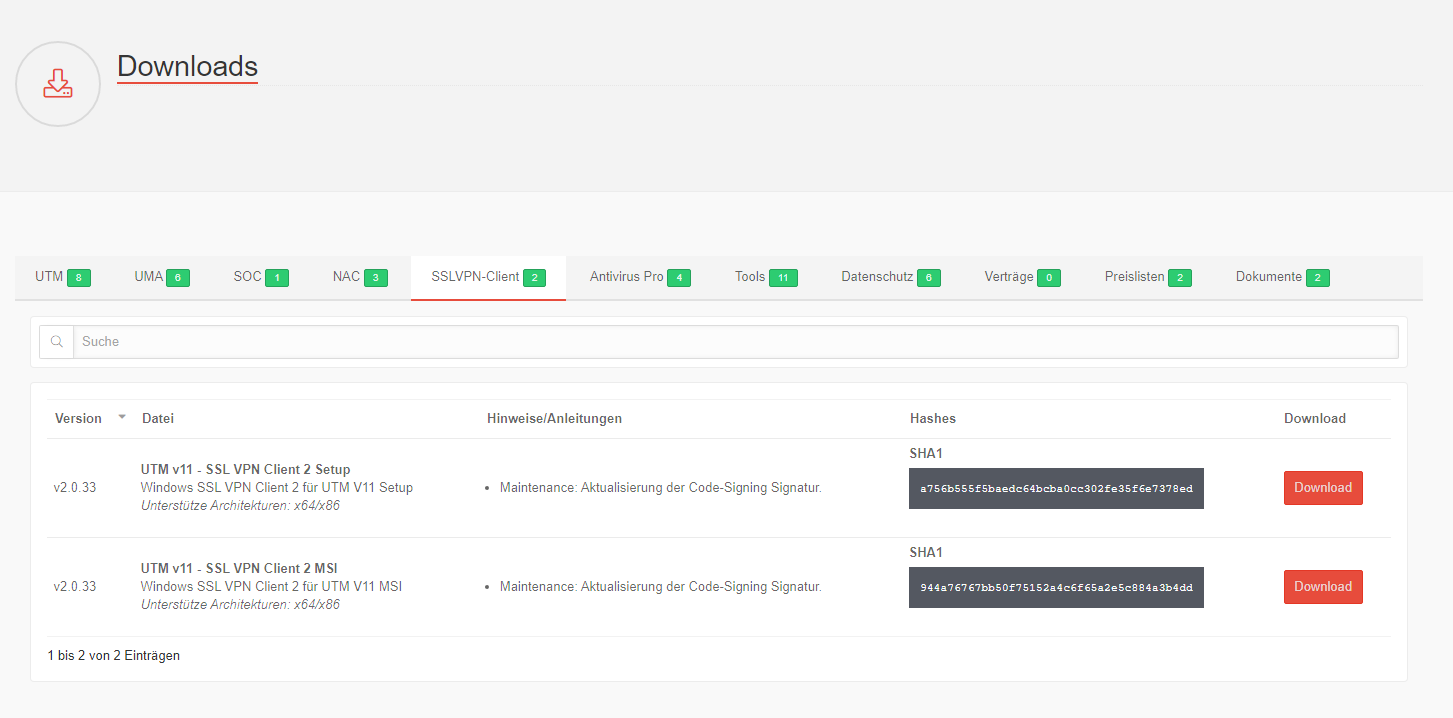

Download and installation of the Securepoint SSL VPN client

Last adaption: 09.2023

New:

- Added link and description for GitHub

- Note on configuration with OTP code

- Hint how to prevent the saving of access data with a start parameter

- Changing the default settings for TAP Driver

Previous versions: —

The latest version should always be used.

Available in Reseller Portal or on the UTM from version 11.8.16.1 or from version 12.2. As of version 11.8.16.1 or as of version 12.2.

— In the group or user settings in the SSL VPN tab, the option Client downloadable in user interface must be activated

— The user must be a member of a group with the permission User interface

— In the implicit rules, access to the User interface portal must be activated The latest version should always be used.

Available in Reseller Portal or on the UTM from version 11.8.16.1 or from version 12.2. As of version 11.8.16.1 or as of version 12.2.

— In the group or user settings in the SSL VPN tab, the option Client downloadable in user interface must be activated

— The user must be a member of a group with the permission User interface

— In the implicit rules, access to the User interface portal must be activated

In versions ≦ 2.0.33, errors may occur in combination with Windows 10 versions 21H1 and later (update from May 2021). Microsoft has discontinued support for root certificates with kernel-mode signing in the Microsoft Trusted Root program. This means that drivers with cross-signed certificates have lost their trusted status.

Download

The download of the latest SSL-VPN client is possible via:

- The Reseller Portal: Menu Downloads / SSL-VPN

- The user interface of the UTM (By default accessible via port 443 = https. If this port is used for an internal server, the port can be viewed in the Tab Server Settings section ╭╴Webserver╶╮ User Webinterface Port 443

.

- On Sourceforge https://sourceforge.net/projects/securepoint/?source=directoryVPN-Client

Download in the reseller portal as .exe or as .msi

(Only for registered resellers of Securepoint GmbH)

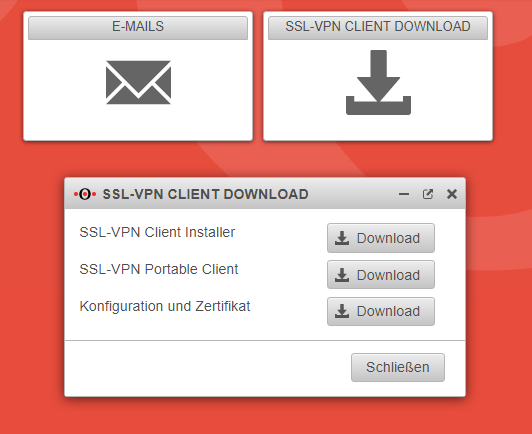

Download in the user interface of a Securepoint UTM:

- Installer

- Portable Client (without installation)

- Configuration files with certificates

- The download is done as .zip file

Download from sourceforge.net as

- Installer .exe

- MSI file .msi

- Portable version without installation .zip

Download at GitHub as

- Installer .exe

- MSI file .msi

- Portable version without installation .zip

- Source Code

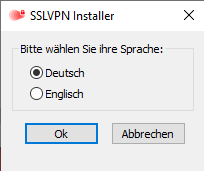

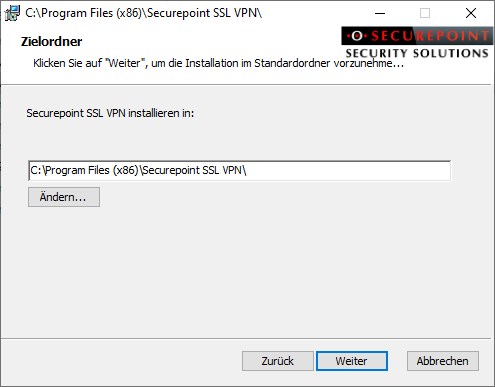

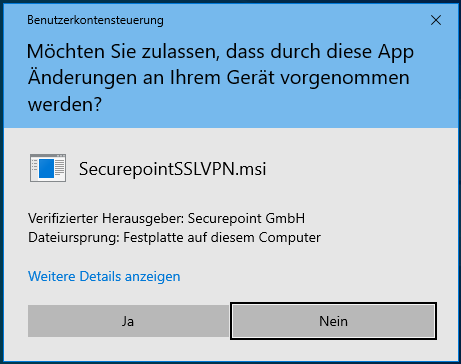

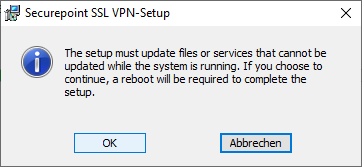

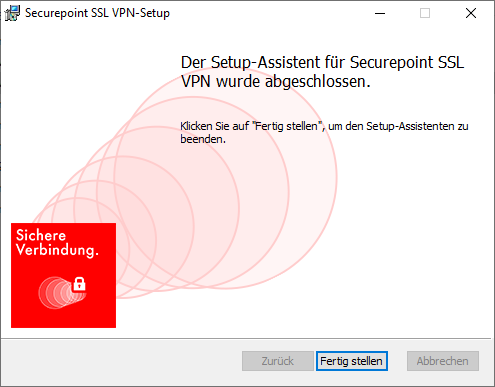

Installation

Installation is started by

- Execute the file SSLVPNClient.exe with administrator rights’ The setup also starts without admin rights, but then cannot start the required service afterwards

- Opening the SSLVPNClient.msi file with startup parameters and with administrator rights’

- Windows 10/11 — german

msiexec /qn /i openvpn-client-installer-2.0.33.msi CWINVERSION=10 - Windows 7 — german

msiexec /qn /i openvpn-client-installer-2.0.33.msi CWINVERSION=7 - Windows 10/11 — english

msiexec /qn /i openvpn-client-installer-2.0.33.msi TRANSFORMS=»:en-us.mst» CWINVERSION=10 - Windows 7 — english

msiexec /qn /i openvpn-client-installer-2.0.33.msi TRANSFORMS=»:en-us.mst» CWINVERSION=7

- Windows 10/11 — german

Selecting the language of the installation wizard

Choosing the destination folder

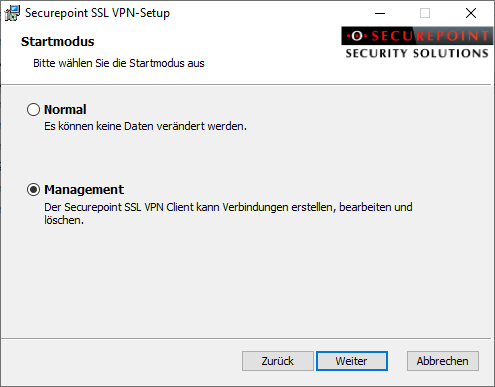

Start mode (default must be chosen!)

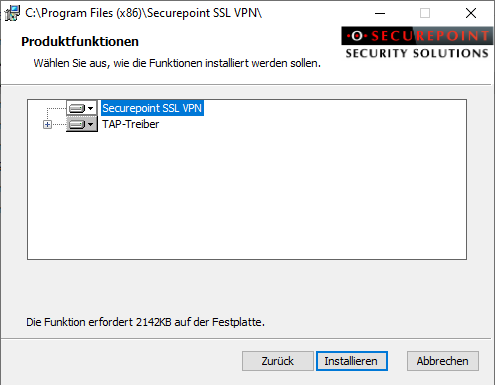

Selection of product functions

If the client is still running, it is necessary to restart the client.

Update

Update from versions ≧ 2.0.26

- Execute the installation file (.msi or .exe) with administrator rights as described under Installation.

Update from versions ≦ 2.0.25

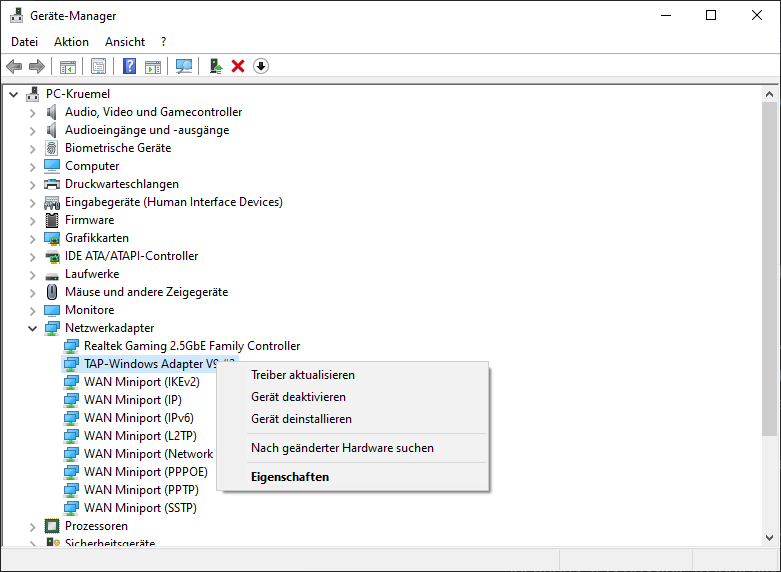

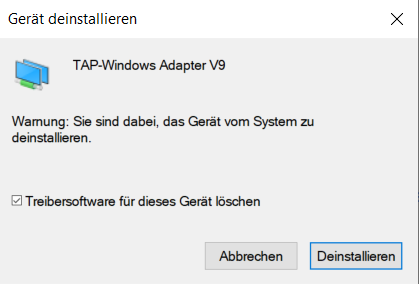

Uninstall the TAP network adapter

- The signature for driver ≦2.0.25 has expired.

- Windows does not update the driver signature during an update.

As a result, they cannot be used. - The TAP driver must be uninstalled in this case before the update

- Uninstalling with the device manager:

The uninstallation is done via the context menu of the TAP network adapter in the device manager

- Uninstalling with the device manager:

«C:\Program Files (x86)\Securepoint SSL VPN\bin\tapinstall.exe» remove tap0901

- Afterwards the installation of the current version can be carried out

Update to versions ≧ 2.0.33

As of version 2.0.33, the configuration is protected against unauthorized changes.

An update may trigger a UAC (User Account Control) message to allow a change. A checksum is formed the first time it is used. This is then checked for further changes.

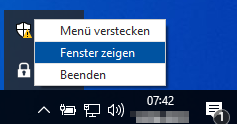

Display of the SSL client menu via the lock icon in the taskbar

Open SSL VPN Client

Display of the SSL client menu via the lock icon in the taskbar

Start Parameter

If the start parameter -noSave is appended to the file name, saving of the access data is prevented.

For example, c:\Program Files (x86)\Securepoint SSL VPN\SSLVpnClient.exe

will become

c:\Program Files (x86)\Securepoint SSL VPN\SSLVpnClient.exe -noSave

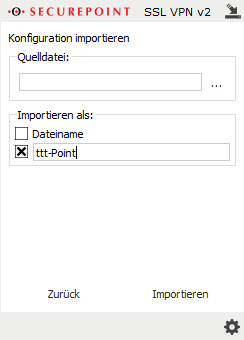

Choose configuration file

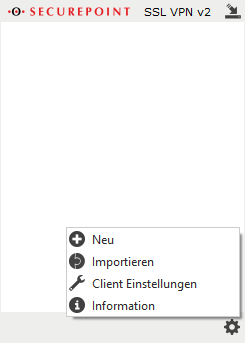

Import SSL VPN configuration

- The settings menu can be used to import an SSL VPN configuration.

- A .ovpn file is used as the source file.

- The file name of the .ovpn file or a freely selectable text can be used as display name.

As of version 2.0.33, the configuration is protected against unauthorized changes.

When importing a configuration, a UAC (User Account Control) message may be triggered to allow a change.A checksum is formed the first time it is used. This is then checked for further changes.

Otherwise, this information can be added by right-clicking on a created connection, Settings / Advanced / Tab General individual.

Start VPN connection automatically

Autostart

- Click on the gear icon to access the {spc client settings

Aktivate «Nutze Interact»

In the VPN client, you can configure whether the OTP code should be requested separately:

- Click on the cogwheel symbol to open the client settings.

- Under the tab Connections, the function Use Interact must now be activated.

Known Issues

With the Windows version 21H1′ (update as of May 2021), the tap driver may be rejected up to versions ≦ 2.0.33 because Microsoft has discontinued support for root certificates with kernel-mode signing in the Microsoft Trusted Root program.

Thus, drivers with cross-signed certificates have lost their trust status.

Solution:

- Please install the latest SSL VPN client version 2.0.34 or later

- Available from the Reseller Portal

- In the user interface of the UTM from version 11.8.16.1 resp. 12.2

- In the admin interface of the UTM in the menu / User Settings / tab SSL-VPN / button Installer

Время на прочтение

7 мин

Количество просмотров 69K

Привет, Хабровчане!

Сегодня мы хотим рассказать о преимуществах технологии SSL VPN и о практике работы со шлюзом Stonesoft SSL. В статье будет описана настройка данного решения для проброса толстого клиента (на примере хорошо знакомой многим 1С Бухгалтерии) через протокол HTTPS с применением ГОСТовых алгоритмов шифрования. Это позволит нашему любимому главному бухгалтеру удаленно работать с базой 1С по зашифрованному каналу прямо с дачи, нам – быстро подключить к системе пару сотен разбросанных по стране небольших офисов, а нашей организации – выполнить требования законодательства по защите, например, персональных данных.

В статье описывается способ безопасной публикации клиент-серверных приложений через Веб, руководствуясь которым, можно организовать удаленный доступ практически к любому корпоративному ресурсу.

Что такое SSL VPN

Итак, давайте посмотрим, как SSL VPN может облегчить нам жизнь и сэкономить время и нервы. Описывать технологию смысла не вижу, чтобы не докучать сухой технической информацией продвинутому читателю. Освежить знания по SSL VPN можно здесь. Мы же остановимся на практике использования и подумаем, чем же так хорош SSL VPN в сравнении с классическим IPSec VPN.

Суть технологии SSL VPN состоит в следующем: клиент подключается по 443 порту к шлюзу, который в свою очередь инициирует соединение с удаленным сервером (в нашем случае – это 1С), как прокси-сервер.

Во-первых, это удобно. Можно организовать доступ к любому сервису/ресурсу с любого пользовательского устройства из любого места, где есть Интернет. Не надо устанавливать никаких VPN-клиентов, настраивать их, как в случае использования IPSec VPN, достаточно в браузере ввести адрес, аутентифицироваться и работать. Пользователь сможет получить удаленный доступ к корпоративному ресурсу даже через публичный или гостевой Wi-Fi, т.к. 443 порт открыт почти во всех сетях.

Во-вторых, это просто. Просто для всех. Вам не придется объяснять

тетеньке-бухгалтеру

пользователю, что для получения доступа к какому-то ресурсу ему надо в трее найти иконку VPN-клиента, нажать на ней правой кнопкой мыши, из списка выбрать адрес шлюза, нажать «Connect», ввести логин и пароль (снова привет IPSec VPN). Просто для администраторов, т.к. не надо выдавать пользователю рабочий ноутбук для командировок с установленным и настроенным VPN-клиентом, антивирусом и другим корпоративным ПО.

В-третьих, это безопасно. Есть много механизмов защиты, которые шлюз SSL VPN может применять к клиенту. Два главных механизма – это аутентификация и шифрование. Методы и средства аутентификации можно выбрать самые различные: по логину/паролю, RADIUS, сертификаты, одноразовые пароли, интеграция с Active Directory и многие другие, в зависимости от выбранного решения SSL VPN.

Шифрование тоже на любой вкус, все зависит от вендора. Например, Stonesoft SSL, который мы рассмотрим в этой статье, предлагает нам выбирать из следующих алгоритмов: AES, DES, 3DES, RC2, RC4 и, в версии для России, ГОСТ 28147-89, что очень радует наших гос. регуляторов. Так как мы живем в России и законы не нарушаем, то наличие у этого продукта сертификатов соответствия ФСТЭК и ФСБ позволяет существенно расширить область его применения.

Также можно выделить такие интересные механизмы защиты, как проверка конечного устройства пользователя на соответствие политике безопасности и удаление следов сессии по окончании соединения (cookies, история URL, данные из кэша и временные файлы).

Что имеем и что хотим

Задача стоит следующая: организовать защищенный доступ к серверу 1С по протоколу HTTPS с использованием ГОСТового шифрования с ноутбука бухгалтера, который любит отдыхать и работать на даче. По сути, мы будем прокидывать толстый клиент 1С, который работает по «своим» портам (1540 TCP, 1560-1591 TCP), через порт 443 TCP.

Ниже рассмотрим 2 варианта исполнения подключения через шлюз SSL VPN:

- 1С-клиент работает с сервером 1С по портам 1540 TCP, 1560-1591 TCP, база 1С хранится в СУБД, установленной на том же сервере

- 1С-клиент работает напрямую с базой, которая находится в папке с общим доступом

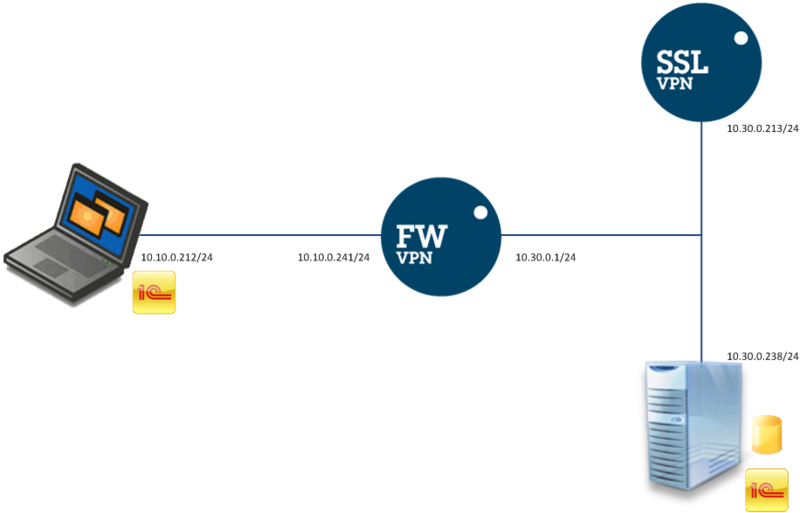

Для реализации этих сценариев в лаборатории был собран стенд:

- Сервер 1С: Windows Server 2008 R2 x64, MS SQL 2008 R2 Express, 1С 8.3.1.531

- Клиент: Windows XP SP2, клиент 1С 8.3.1.531, КриптоПро CSP 3.6

- Межсетевой экран (МЭ): Stonesoft FW/VPN 5.4.3.9685

- Шлюз SSL VPN: Stonesoft SSL 1.5.200.2002 kc1 GOST, для клиента доступен по адресу https://ssl.sglab.ru/

- Удостоверяющий центр: тестовый УЦ КриптоПро

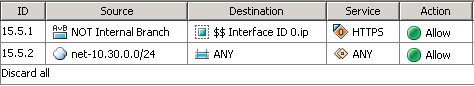

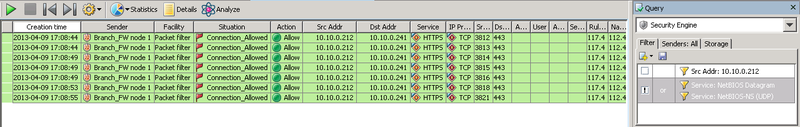

МЭ стоит для эмуляции работы через интернет: на внешнем интерфейсе открыт только порт 443 TCP

и настроен NAT на интерфейс шлюза SSL VPN.

Как видно из схемы и правил на МЭ, доступа извне к серверу 1С нет (безопасность прежде всего!).

Настраиваем SSL VPN

Описывать процесс установки прошивки с поддержкой ГОСТ на шлюз SSL VPN и его первоначальной настройки не буду, все это можно найти в Интернетах и гайдах. Так что условимся, что у нас есть чистый Stonesoft SSL с установленными криптобиблиотеками КритоПро CSP, сгенерированными ключами, импортированными сертификатами шлюза и доверенного Удостоверяющего центра.

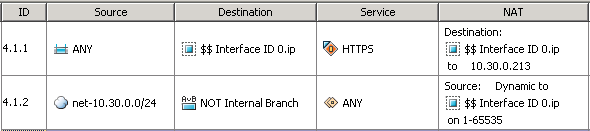

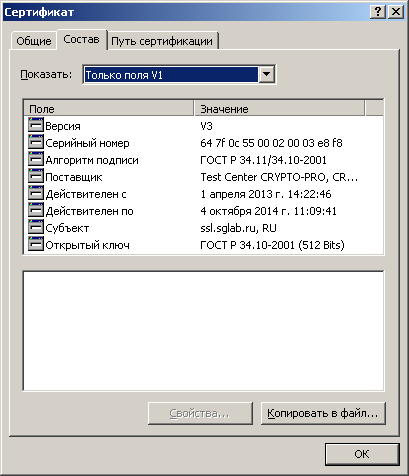

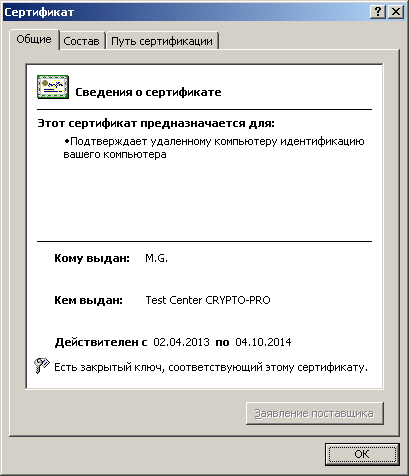

Ниже приведены сертификаты шлюза Stonesoft SSL и пользователя, выпущенные на тестовом Удостоверяющем центре.

Сертификат шлюза SSL VPN:

Сертификат пользователя:

Настройку шлюза SSL VPN можно разделить на следующие шаги:

- Настройка аутентификации пользователей

- Публикация ресурсов на портале приложений шлюза SSL VPN

- Вариант №1: 1С-клиент работает с сервером 1С по портам 1540 TCP, 1560-1591 TCP

- Создание туннельного ресурса

- Создание объекта на портале приложений

- Вариант №2: 1С-клиент работает напрямую с базой, которая находится в папке с общим доступом

- Создание стандартного ресурса

- Вариант №1: 1С-клиент работает с сервером 1С по портам 1540 TCP, 1560-1591 TCP

Ниже приведено подробное описание настроек со скриншотами.

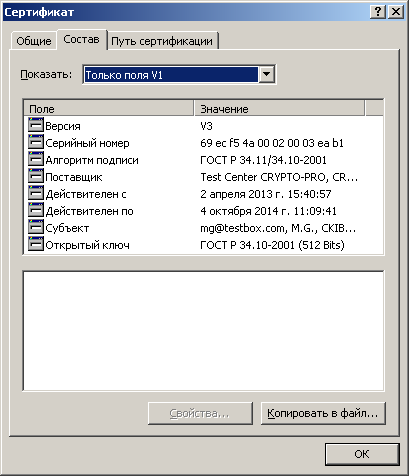

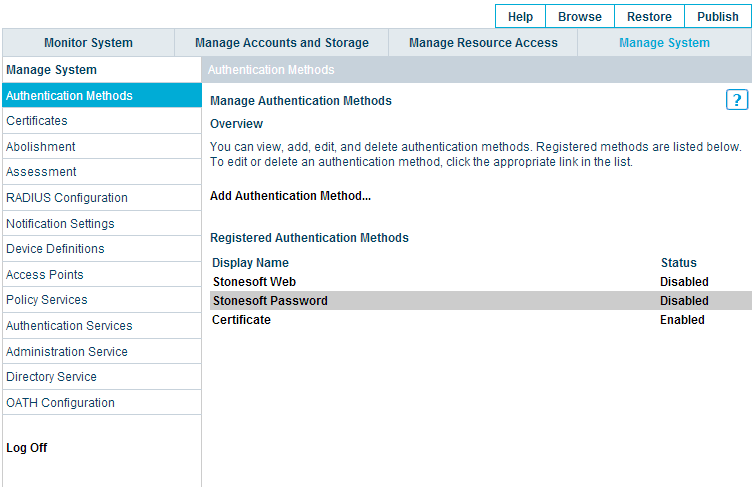

Настройка аутентификации пользователей

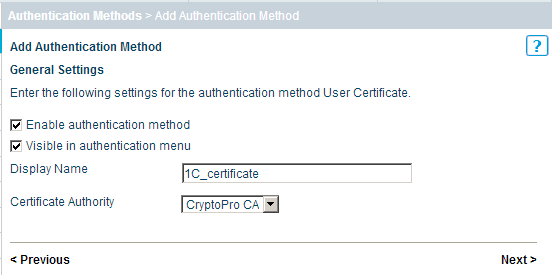

Сначала настроим аутентификацию пользователей. Мы выбрали следующую схему: аутентификация по сертификатам, выданным только доверенным УЦ без привязки к какому-либо хранилищу пользователей. Т.е. если у пользователя есть сертификат, выданный УЦ, который шлюз считает доверенным, то пользователь может аутентифицироваться. Итак, заходим на https://10.30.0.213:8443/ и попадаем на консоль администрирования шлюза Stonesoft SSL.

Идем на вкладку Manage System – Authentication Methods.

Добавляем новый метод – жмем Add Authentication Method…, выбираем тип User Certificate, задаем имя методу и выбираем УЦ, который будет использоваться для данного типа аутентификации.

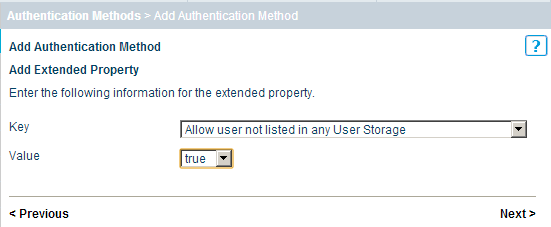

По умолчанию аутентифицироваться может не любой пользователь, а только тот, чья учетная запись известна шлюзу. Для нашей схемы нужно добавить новый атрибут для созданного метода аутентификации: жмем Add Extended Property…, выбираем атрибут Allow user not listed in Any User Storage и выставляем значение атрибута true.

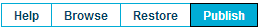

Все, новый метод аутентификации готов, для применения изменений жмем кнопку Publish. Это, наверное, самая важная кнопка при работе с Stonesoft SSL, не забывайте жать ее каждый раз, когда что-то меняете.

Публикация ресурса. Вариант №1

Теперь надо опубликовать ресурс, чтобы он был доступен пользователю на портале приложений шлюза SSL VPN. Сначала рассмотрим Вариант №1: 1С-клиент подключается к серверу 1С и работает с базой в СУБД.

Процесс создания и публикации ресурса можно описать следующим образом:

- Создание хоста (в нашем случае это сервер 1С)

- Создание ссылки на портале приложений шлюза SSL VPN

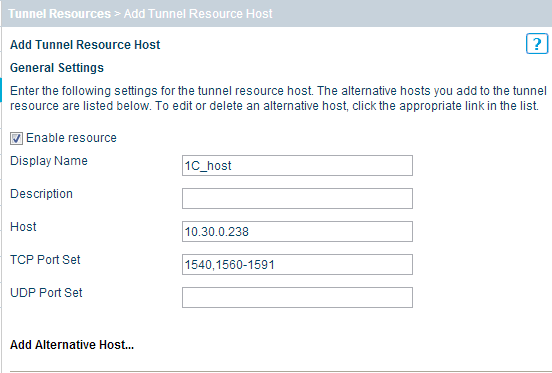

Идем на вкладку Manage Resource Access – Tunnel Resources, жмем Add Tunnel Resource Host… Заполняем имя ресурса, IP-адрес и порты, по которым мы хотим получить доступ к серверу 1С.

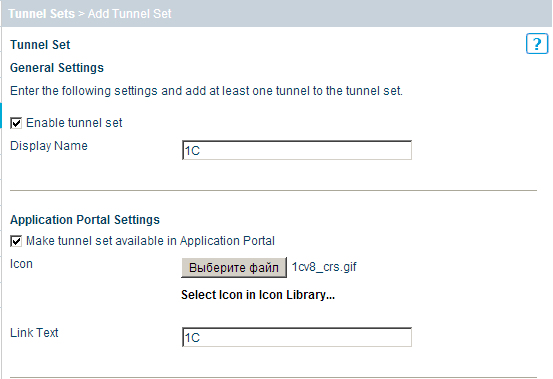

Теперь нужно создать элемент на портале приложений. Идем на вкладку Manage Resource Access – Tunnel Sets, жмем Add Tunnel Set и заполняем имя, выбираем иконку, которая будет видна пользователю (можно выбрать из готовых или загрузить свою), в поле Link Text пишем текст, который будет отображаться под иконкой.

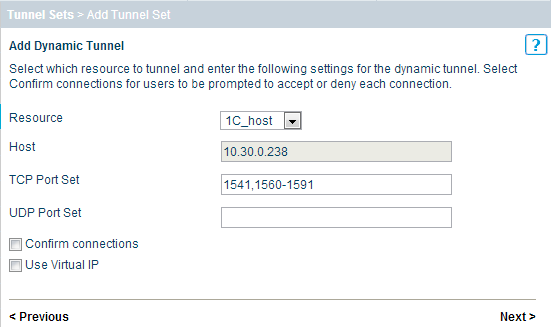

На следующем шаге мы должны указать шлюзу SSL VPN, какой трафик заворачивать в SSL, для этого добавляем динамический туннель, для чего жмем Add Dynamic Tunnel to the Set… и из выпадающего списка в поле Resource выбираем хост с сервером 1С. Все остальные поля заполняются автоматически в соответствии со свойствами ресурса, который мы выбрали.

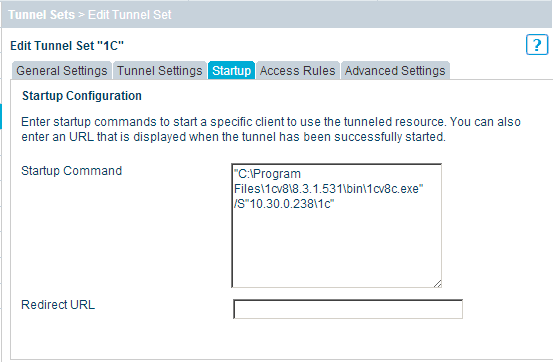

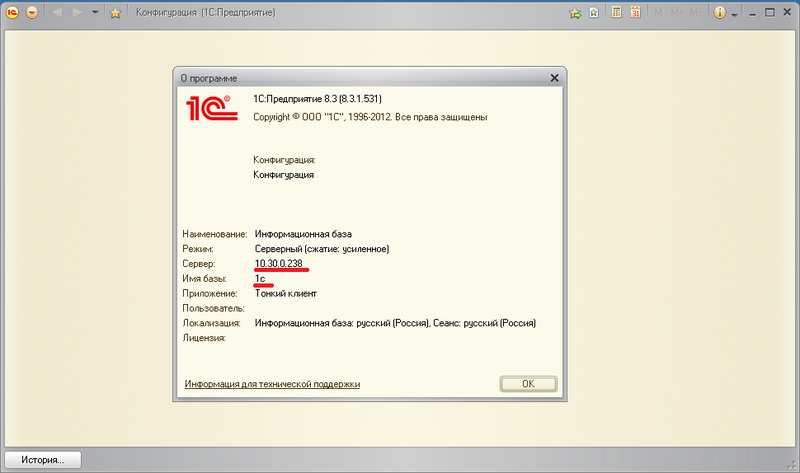

Теперь самый ответственный момент, необходимо правильно написать команду, которая будет выполняться на клиентском ПК, автоматически запуская клиент 1С с требуемыми параметрами подключения к серверу. У меня она выглядит следующим образом: «C:\Program Files\1cv8\8.3.1.531\bin\1cv8c.exe» /S«10.30.0.238\1c». Стоит помнить о том, что если пользователей несколько, то у всех путь к исполняемому файлу должен быть одинаковым. Если это по каким-то причинам невозможно, то можно поле Startup Command оставить пустым, тогда клиент 1С придется запускать вручную и указывать все параметры после открытия ресурса на портале приложений.

После всех проделанных действий жмем Publish.

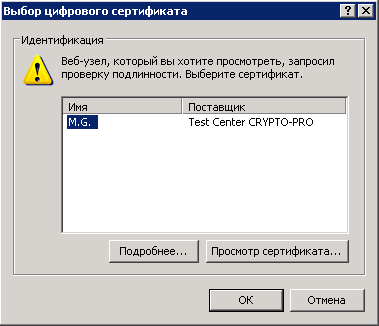

Теперь можем проверить, что у нас вышло. Запускаем браузер, пишем в адресной строке https://ssl.sglab.ru/ и видим окно с выбором сертификата.

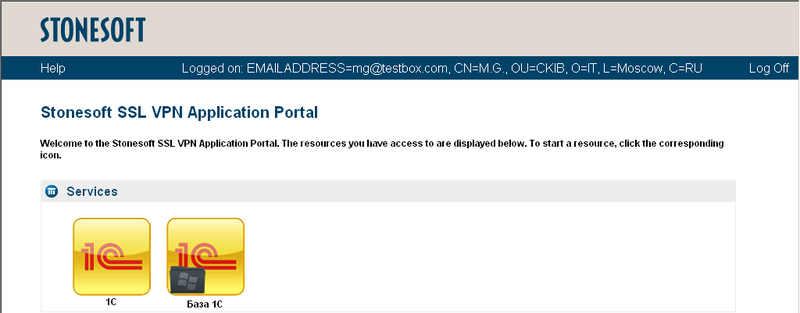

После аутентификации попадаем на портал приложений.

Жмем на 1С и видим, как загружается Access Client, запускается команда, которую мы писали в свойствах Tunnel Set и в итоге стартует клиент 1С: Предприятие и подключается к серверу.

В момент подключения можно посмотреть логи на МЭ и убедиться, что все работает через HTTPS.

Публикация ресурса. Вариант №2

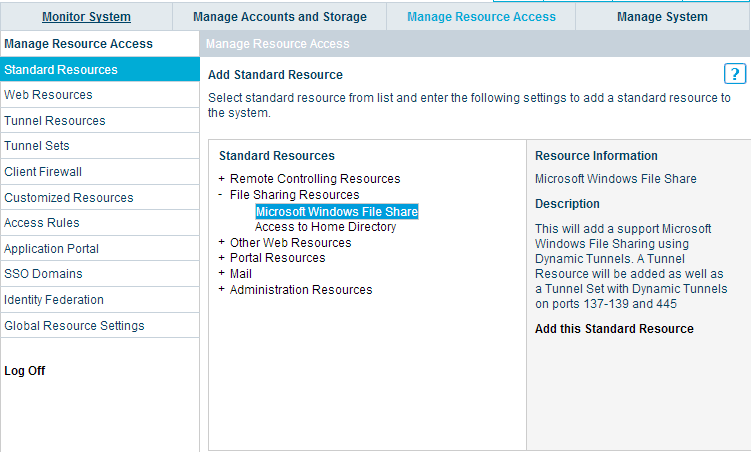

Теперь настроим другой сценарий – пользователь жмет на иконке 1С на портале приложений и получает доступ к папке с базой на сервере 1С.

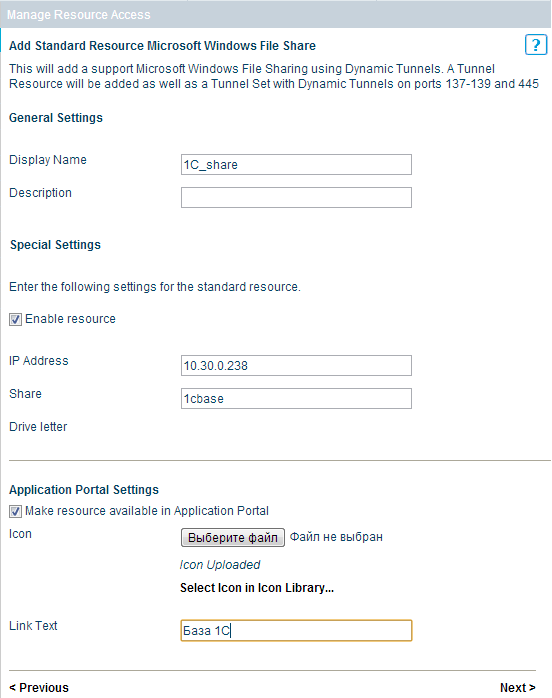

Заходим на консоль администрирования шлюза, идем на вкладку Manage Resource Access – Standard Resources – File Sharing Resources – Microsoft Windows File Share и жмем Add this Standard Resource.

Заполняем имя ресурса, IP-адрес сервера 1С, имя папки с базой, к которой открыт общий доступ, выбираем иконку для портала приложений и пишем отображаемое имя.

Собственно, все. Не забываем опубликовать изменения на портале.

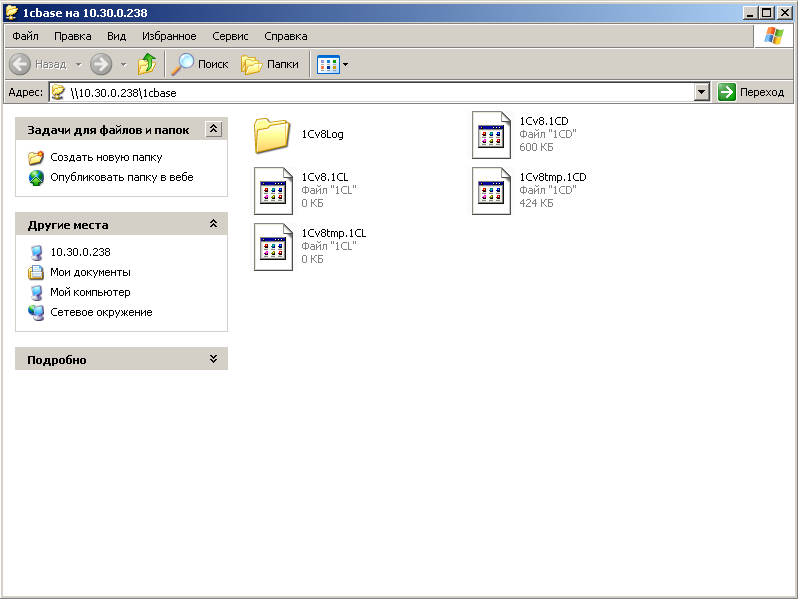

Теперь с клиентского ПК снова заходим на https://ssl.sglab.ru/ и жмем на созданной иконке База 1С.

После чего мы видим папку с базой 1С.

Далее все просто и понятно – добавляем в клиенте 1С новую информационную базу, указываем путь \\10.30.0.238\1cbase и работаем с ней по защищенному каналу через HTTPS.

Заключение

Таким образом, мы настроили шлюз SSL VPN для удаленной работы с сервером 1С в двух вариантах по зашифрованному ГОСТовыми алгоритмами каналу и позволили нашим пользователям безопасно работать с корпоративными ресурсами через толстые клиенты.

Это далеко не все, на что способен Stonesoft SSL VPN. Приведенную конфигурацию несложно будет «оттюнинговать» под свои потребности.

Надеемся, эта статья будет вам полезна. В дальнейшем мы планируем продолжить делиться с хабражителями нашим опытом в области информационной безопасности. Будем рады вопросам и пожеланиям в комментах.

Всем спасибо за внимание!

newmaxidrom

Vpn клиент. Мастер настройки. Один из лучших Vpn клиентов.

- Главная

- Интернет — прочее

- Securepoint SSL VPN Client

21

май

Английский

GNU GPL v2

Программа для работы с vpn подключениями.

Securepoint SSL VPN Client для Windows. С помощью данной программы можно создавать, подключаться, настраивать vpn подключения. Чаще всего программа используется в случаи отказа стандартных средств Windows для работы с Vpn подключениями. Такие ситуации случаются не часто, и решить их оказывается не всегда просто. Благодаря Open Vpn Client данная проблема решается без особого труда.

Особенности vpn клиента:

- Мастера настройки;

- Импорт существующих конфигураций;

- Экспорт зашифрованных конфигурации;

- Службы по VPN подключений без прав администратора;

- Multiconnections;

- Командная строка;

- PKCS12 обработки;

- настройки прокси-сервера;

- Управление Configration GUI;

- 64bit TAP;

- Быстрое редактирование;

- Кодовое подписание;

- Язык: английский и немецкий языки;

- Учетные данные пользователя могут быть сохранены;

- Startconfiguration.

- Язык: Английский

- ОС: Windows 10, Windows 7

- Лицензия:

GNU GPL v2 - Разработчик:

Securepoint GmbH - Категория:

Интернет — прочее

- Видеообзор: Отсутствует

- VirusTotal:

отчет - Подтверждение лицензии: Отсутствует

- Создано:

06.04.2021 - Обновлено:

21.05.2021

das is nicht gut !!

das is nicht gut !!