Раздел содержит инструкцию по установке и настройке Служб сертификации в операционной системе Windows Server 2019.

Для настройки необходим компьютер с установленной операционной системой Windows 2019 Server Rus и драйверами Рутокен, а также дистрибутив этой ОС.

Все описанные далее действия производятся с правами администратора системы.

В качестве примера используется учетная запись Administrator.

Этапы установки и настройки Служб сертификации:

1 этап: Установка Служб сертификации.

2 этап: Добавление шаблонов сертификатов в Центр Сертификации.

3 этап: Выписка сертификатов пользователю Administrator и обычным пользователям с помощью mmc-консоли.

Установка Служб сертификации

Для установки Служб сертификации:

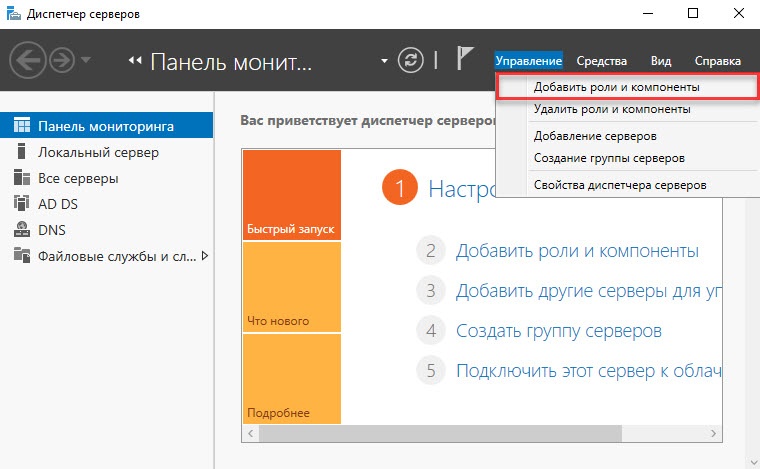

- Откройте Диспетчер серверов.

- Щелкните по названию пункта меню Управление и выберите пункт Добавить роли и компоненты.

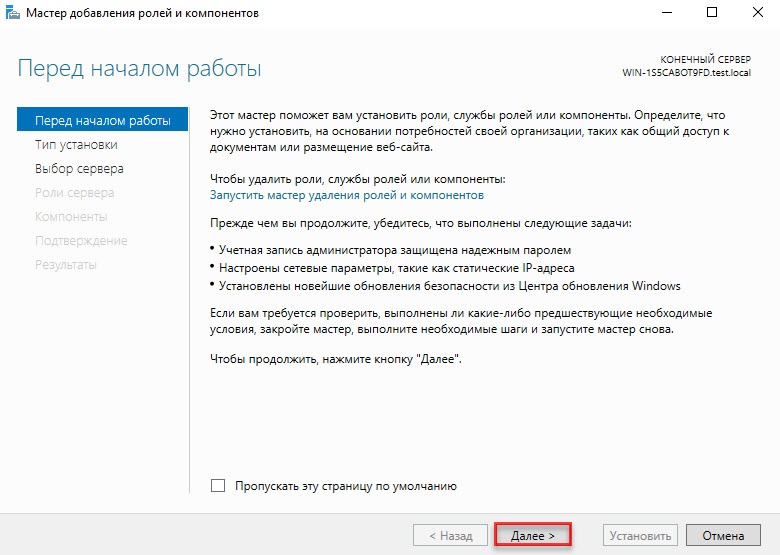

- В окне Мастер добавления ролей и компонентов ознакомьтесь с информацией и нажмите Далее.

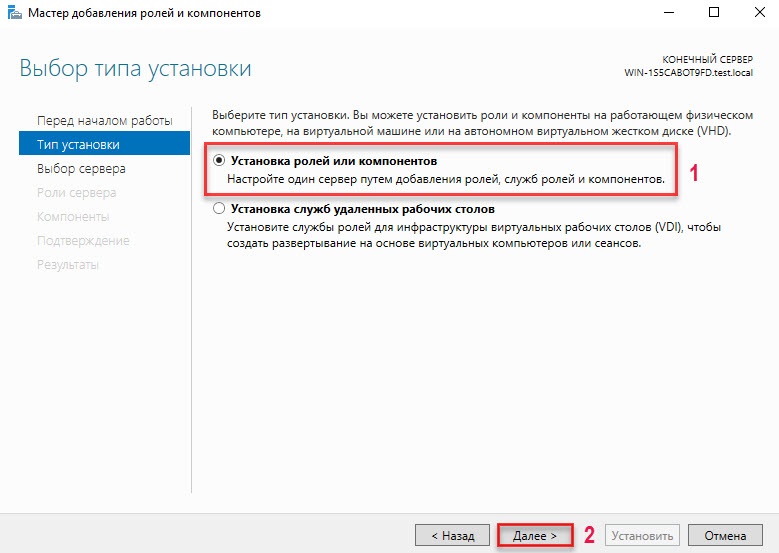

- Установите переключатель в положение Установка ролей или компонентов и нажмите Далее.

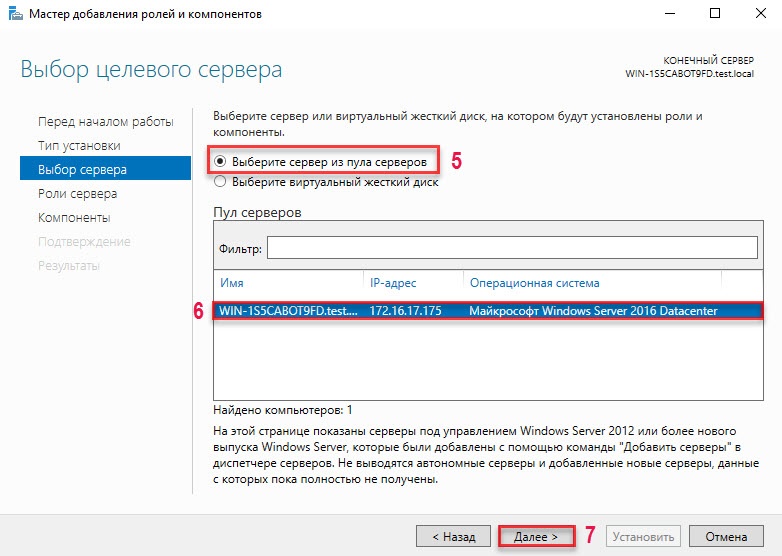

- Установите переключатель в положение Выберите сервер из пула серверов.

- В таблице Пул серверов щелкните по имени необходимого сервера.

- Нажмите Далее.

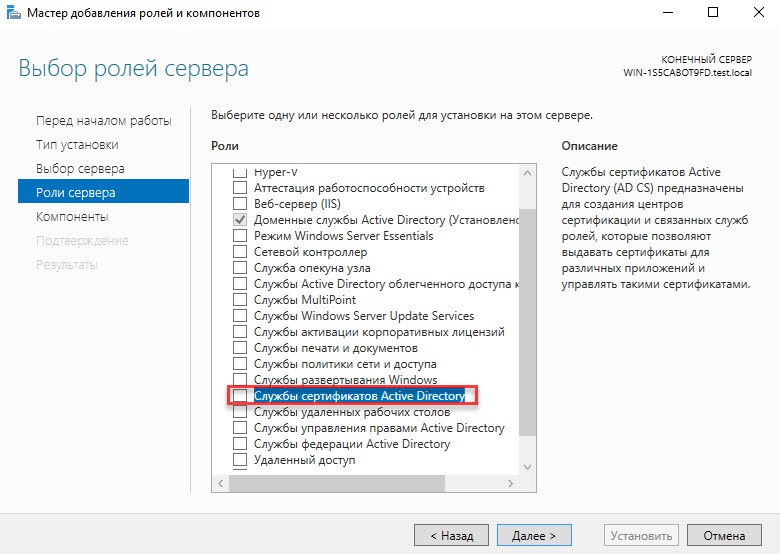

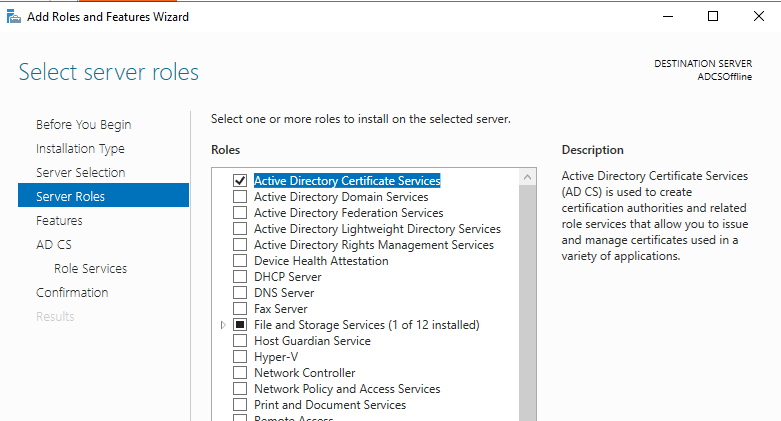

- Установите флажок Службы сертификатов Active Directory.

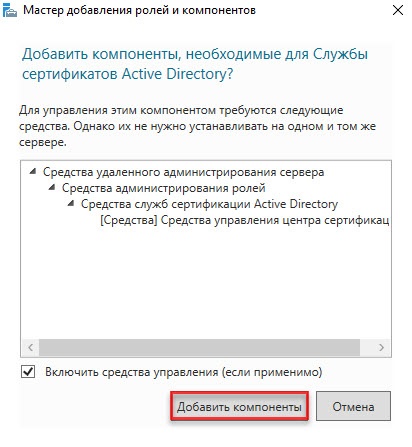

- В появившемся окне нажмите Добавить компоненты. В результате флажок отобразится рядом с названием выбранной роли сервера.

- Нажмите Далее.

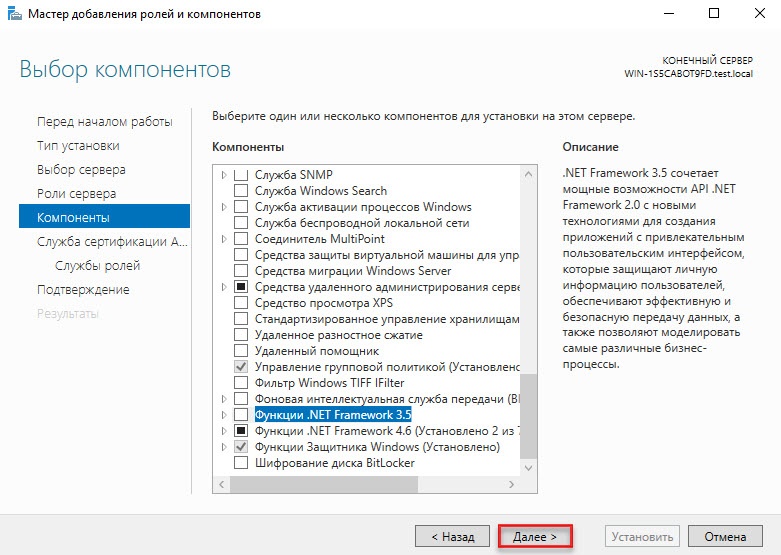

- В окне для выбора компонентов нажмите Далее.

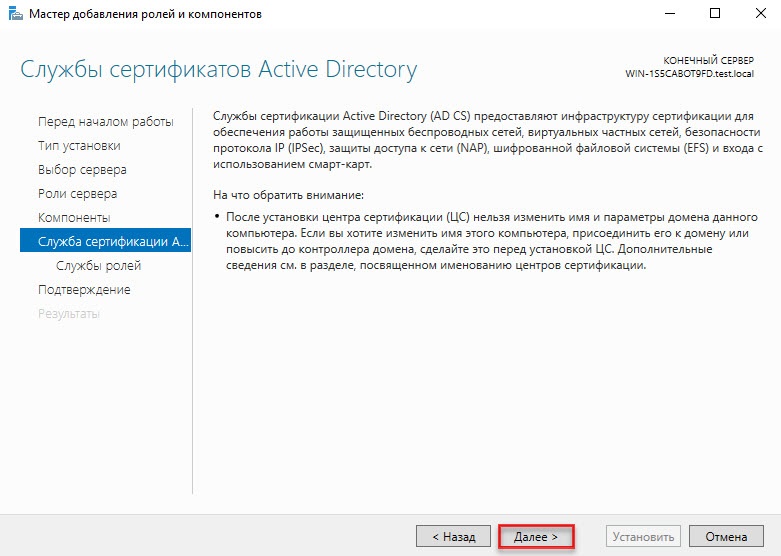

- Ознакомьтесь с информацией и нажмите Далее.

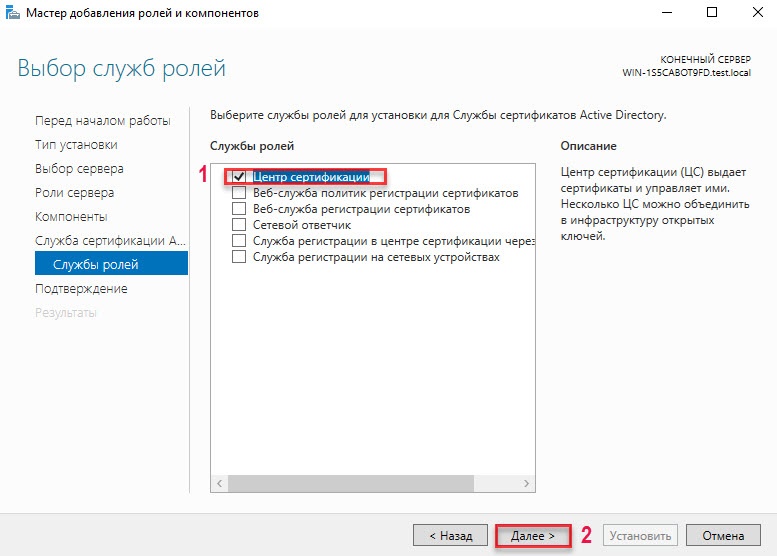

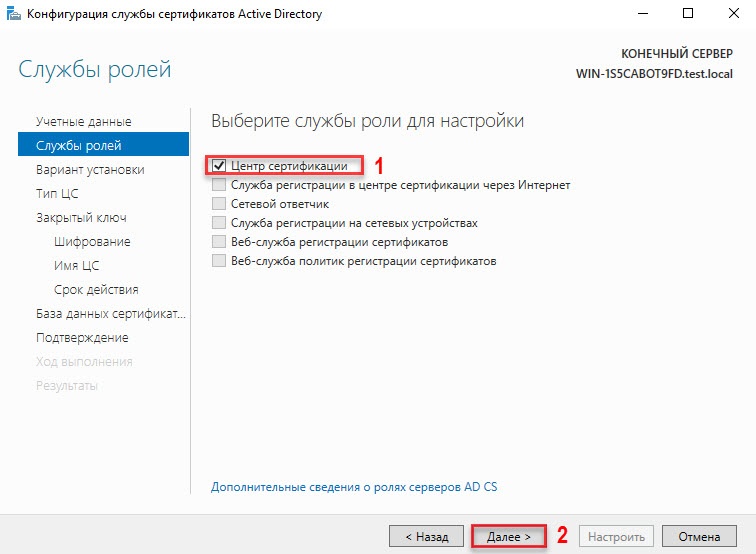

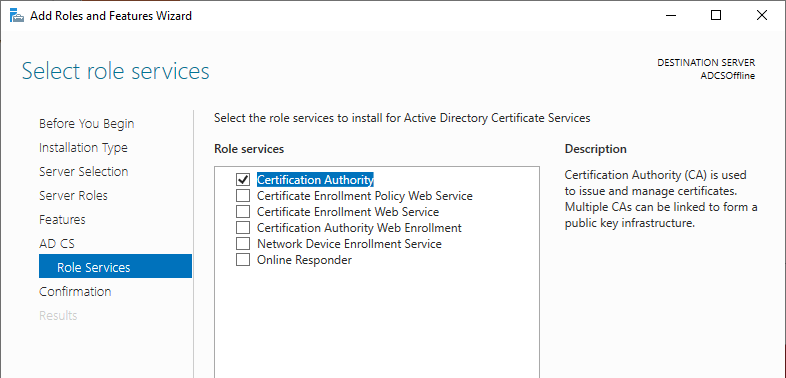

- Установите флажок Центр сертификации и нажмите Далее.

- Чтобы запустить процесс установки нажмите Установить.

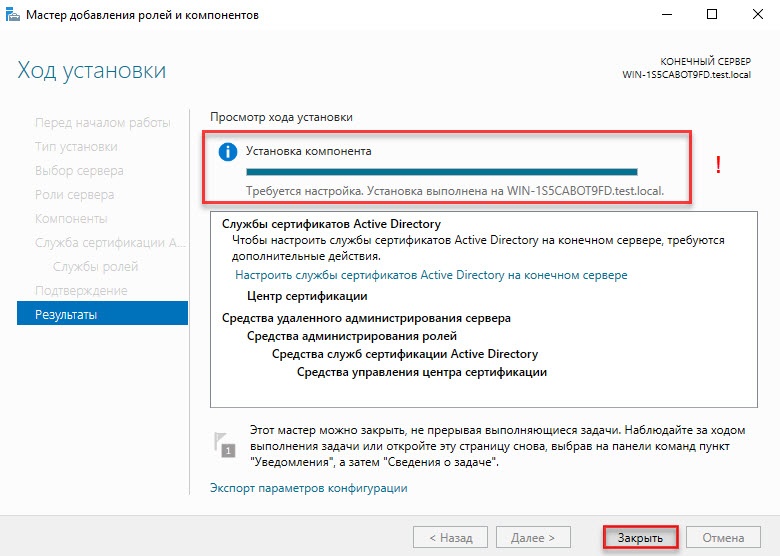

- Дождитесь завершения процесса установки и нажмите Закрыть.

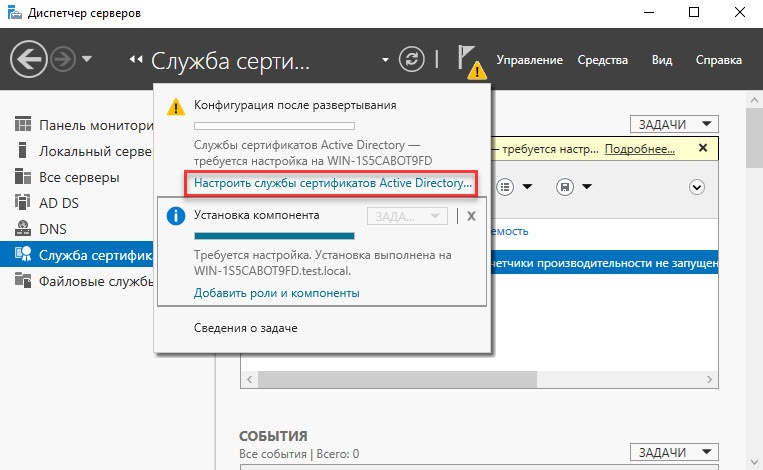

- В левой части окна Диспетчер серверов щелкните по названию пункта Службы сертификации Active Directory.

- Щелкните по восклицательному знаку.

- Щелкните по ссылке Настроить службы сертификатов Active Directory.

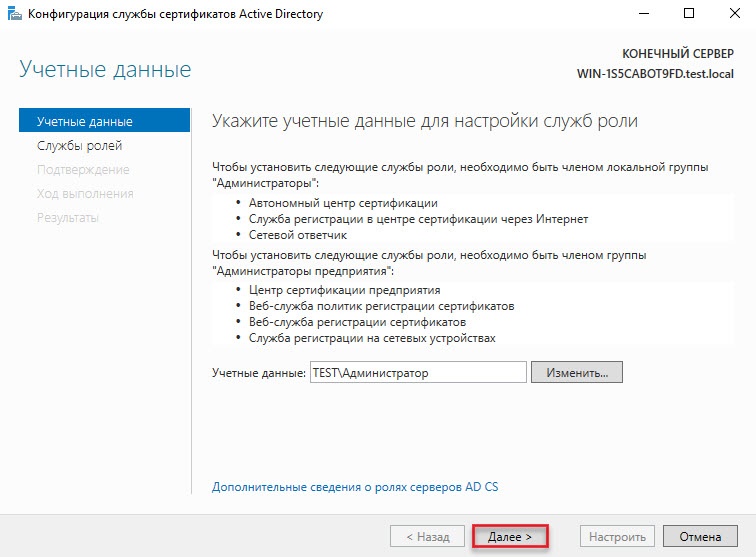

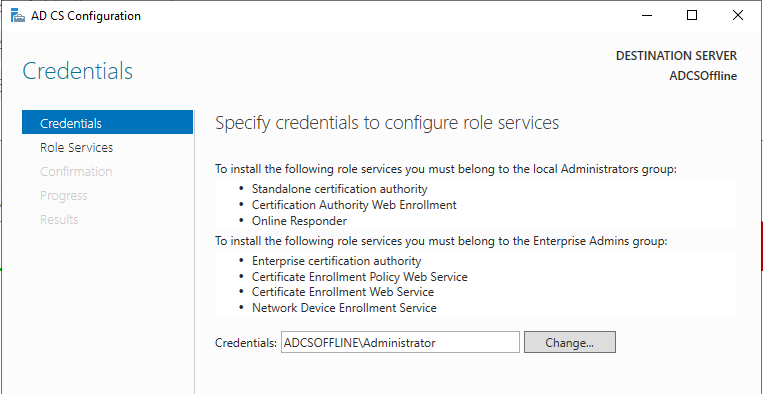

- Ознакомьтесь с информацией и нажмите Далее.

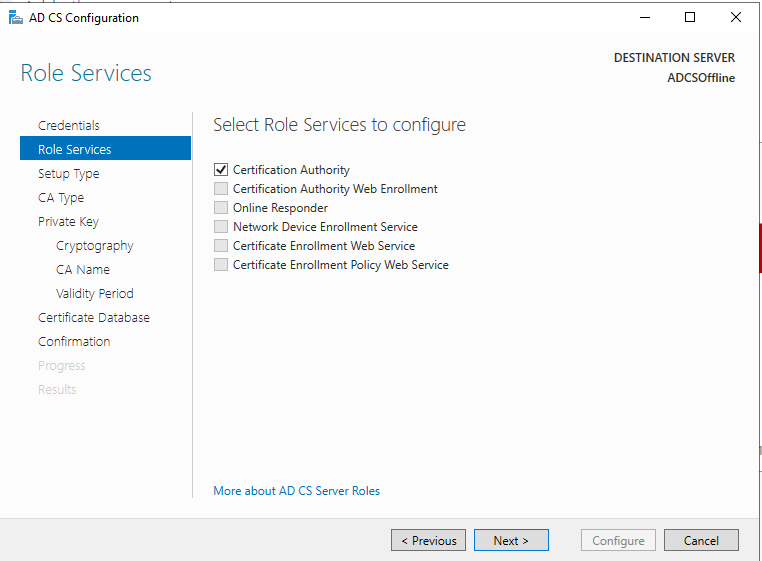

- Установите флажок Центр сертификации и нажмите Далее.

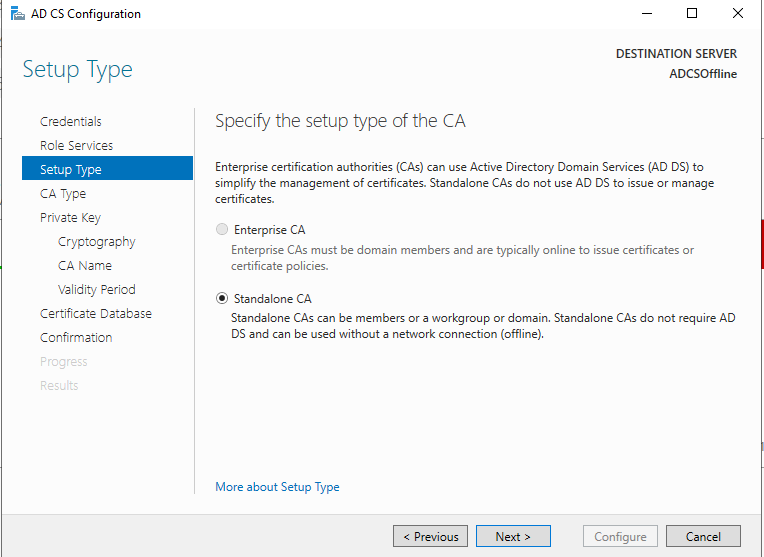

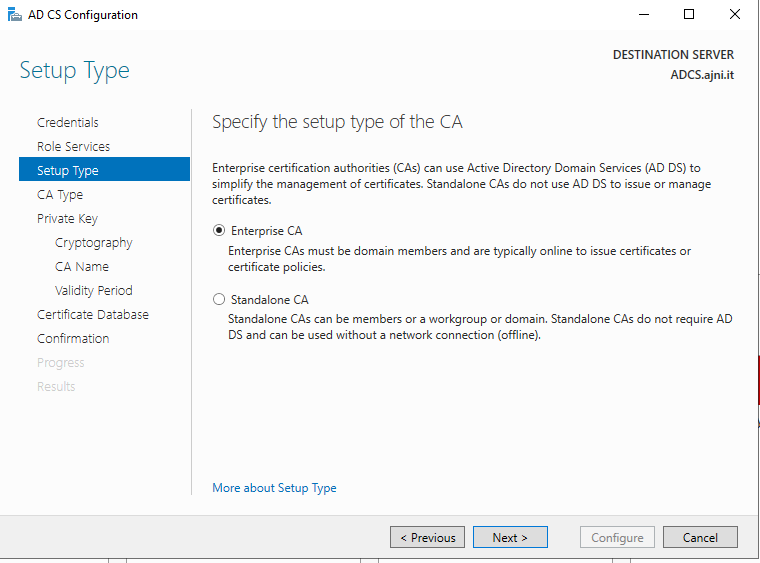

- Установите переключатель рядом с названием необходимого варианта установки ЦС (в данном примере выбирается ЦС предприятия) и нажмите Далее.

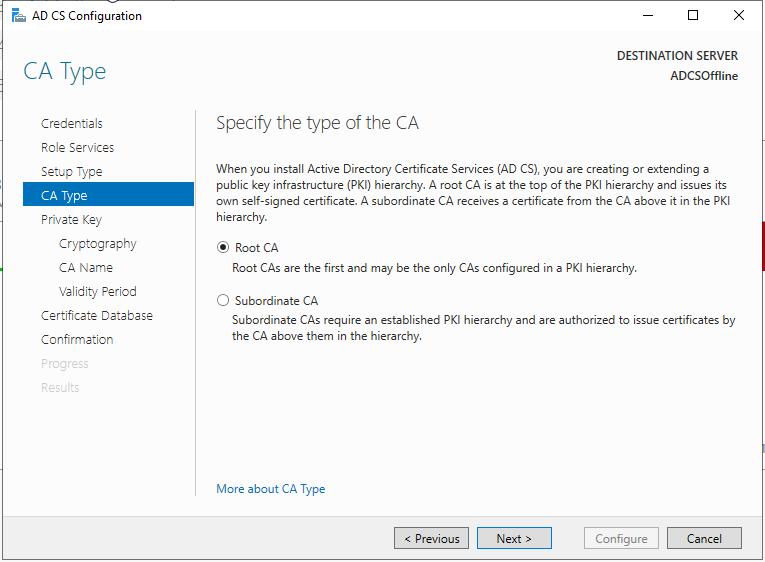

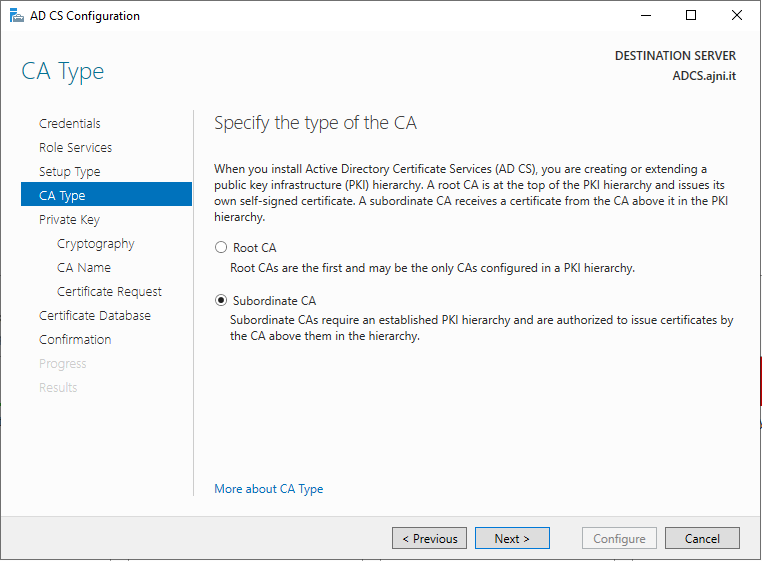

- Установите переключатель рядом с названием типа ЦС (в данном примере выбирается Корневой ЦС, поскольку это будет основной центр сертификации в домене). Нажмите Далее.

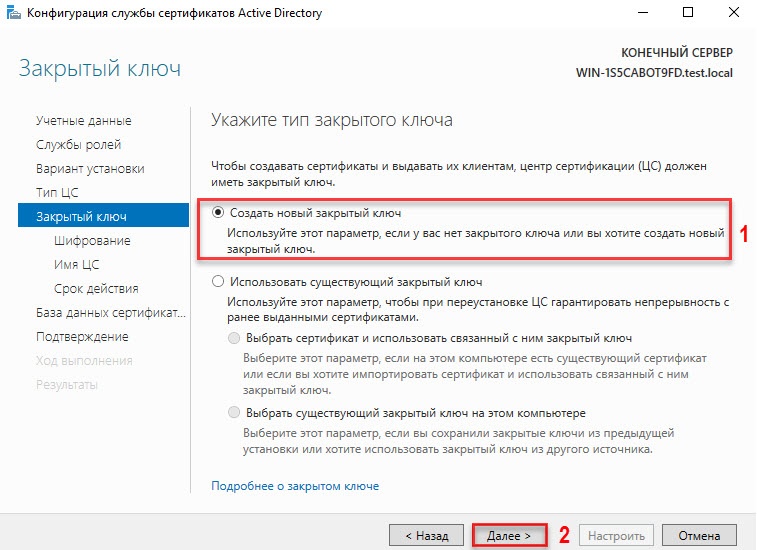

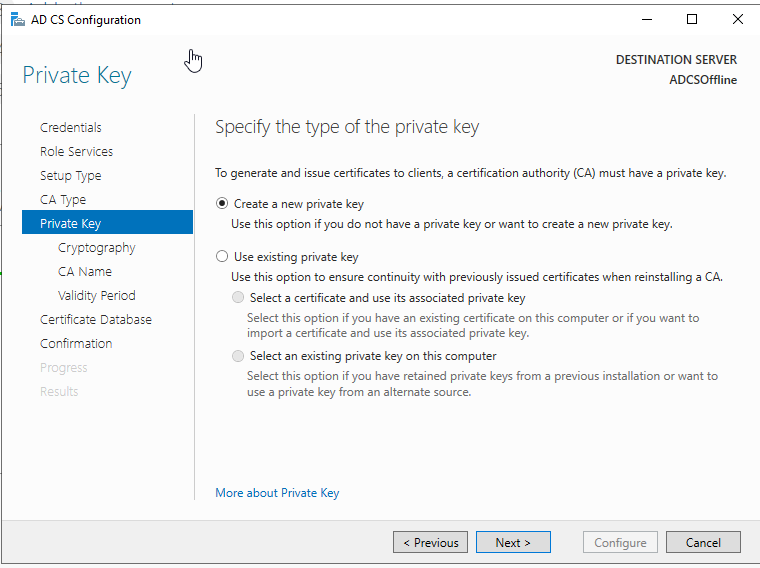

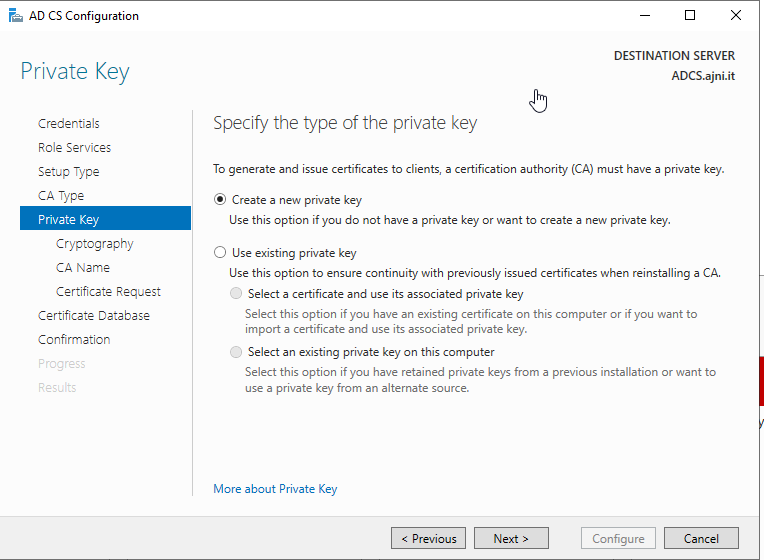

- В окне для указания типа закрытого ключа укажите секретный ключ, который будет использоваться для центра сертификации (в данном примере выбирается пункт Создать новый закрытый ключ, поскольку ранее не был создан секретный ключ для центра сертификации). Нажмите Далее.

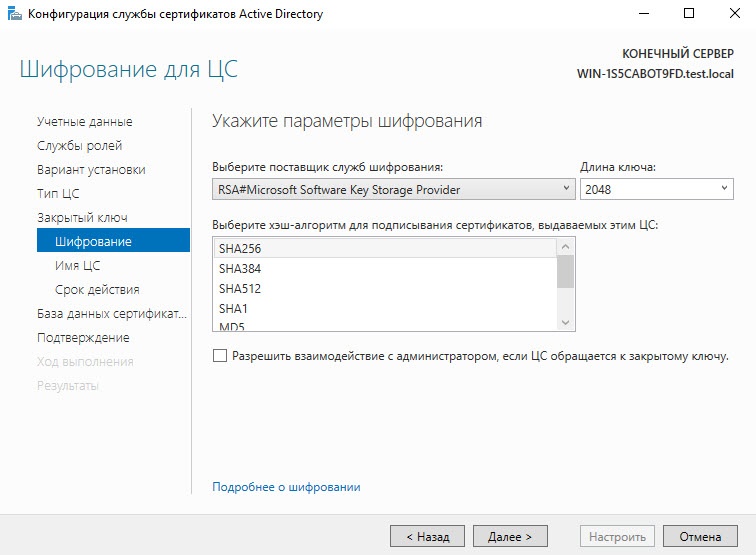

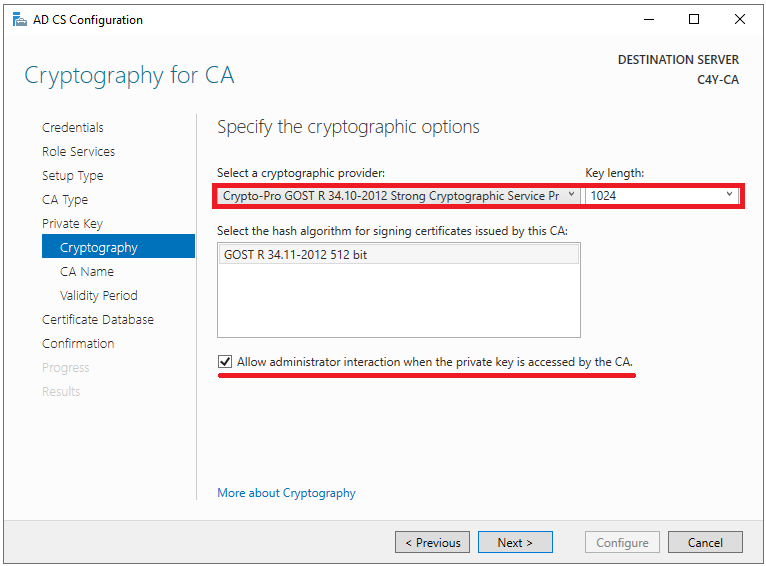

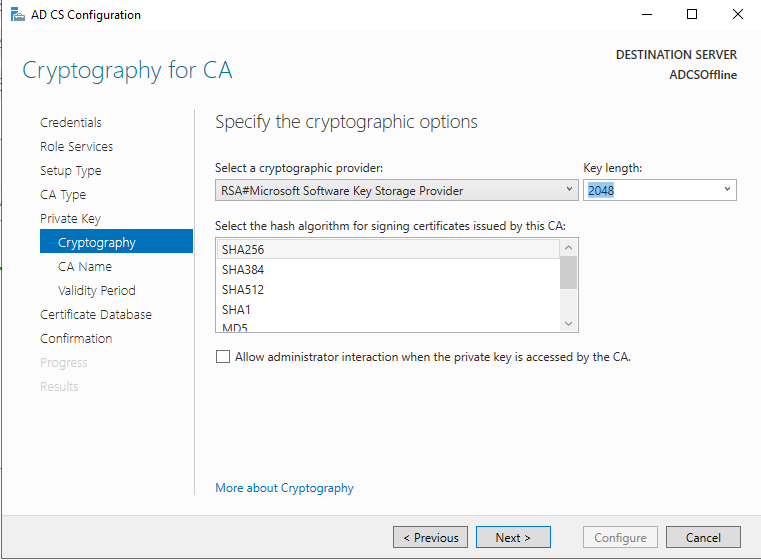

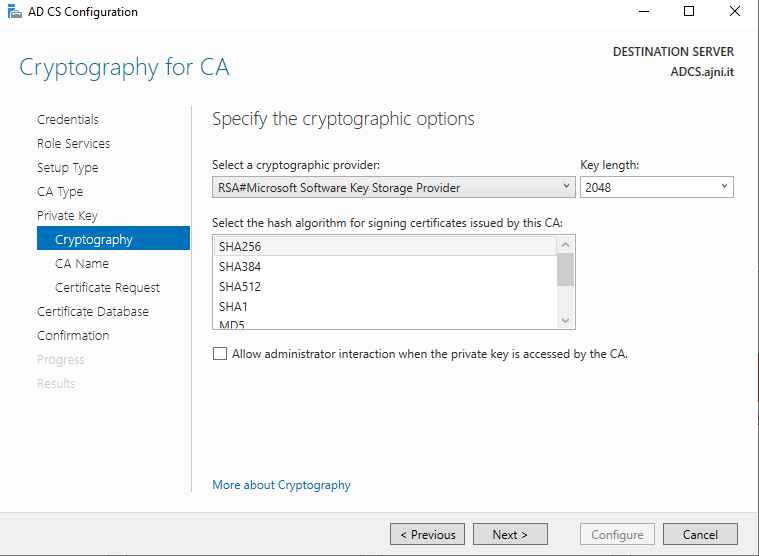

- В следующем окне для указания параметров шифрования в раскрывающемся списке Выберите поставщик служб шифрования выберите криптопровайдер.

- В раскрывающемся списке Длина ключа выберите необходимое значение.

- Щелкните по названию необходимого хеш-алгоритма.

- Нажмите Далее.

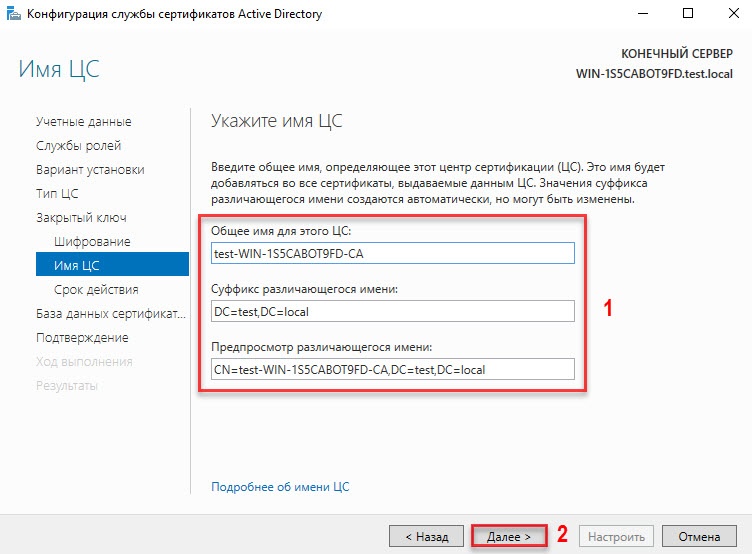

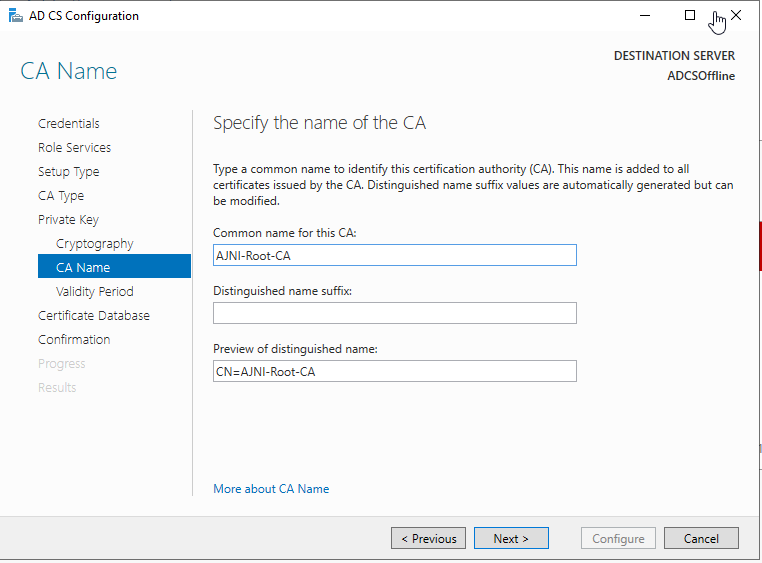

-

В окне для указания имени ЦС введите значения всех полей и нажмите Далее.

Введенные здесь данные носят информативный характер. Рекомендуется их внести. Аббревиатуры несут следующий смысл: «O» — Organization, «OU» — Organization Unit, «L» — City (Location), «S» — State or province, «C» — Country/region, «E» — E-mail.

-

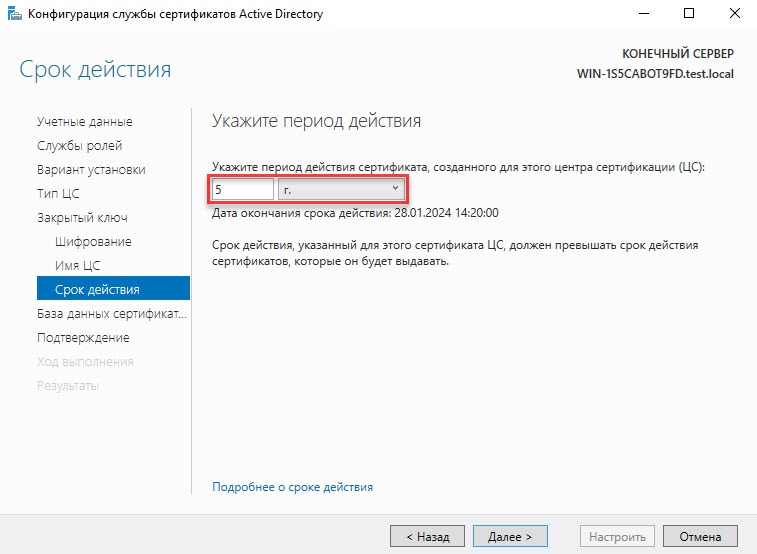

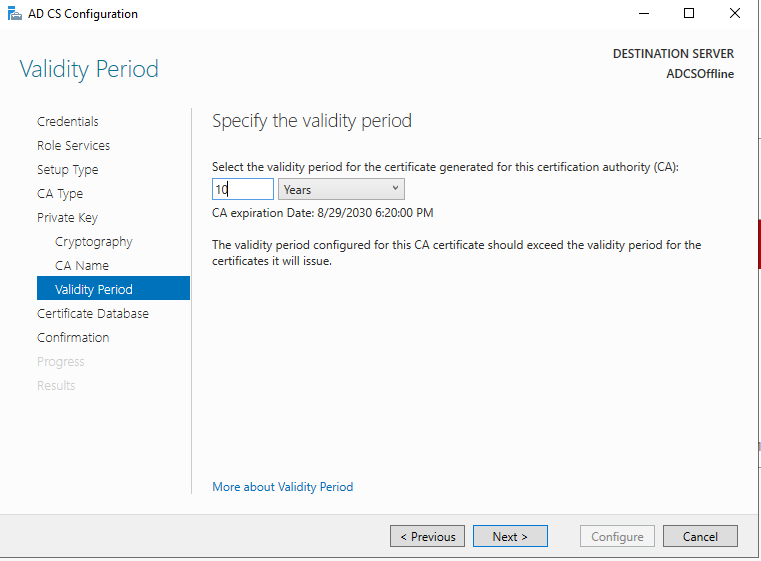

Введите период действия сертификата для создания ЦС.

По истечению срока действия сертификата ЦС необходимо будет перевыпустить сертификаты всем действующим пользователям.

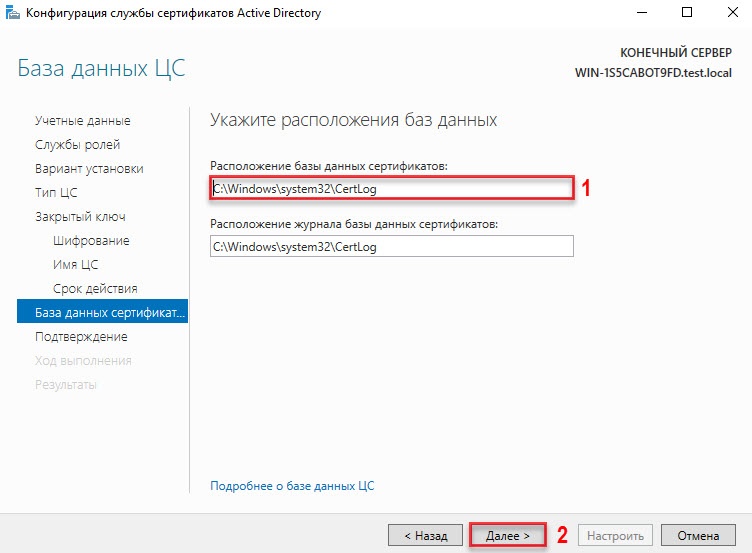

- В поле Расположение базы данных сертификатов введите путь до базы данных сертификатов и нажмите Далее.

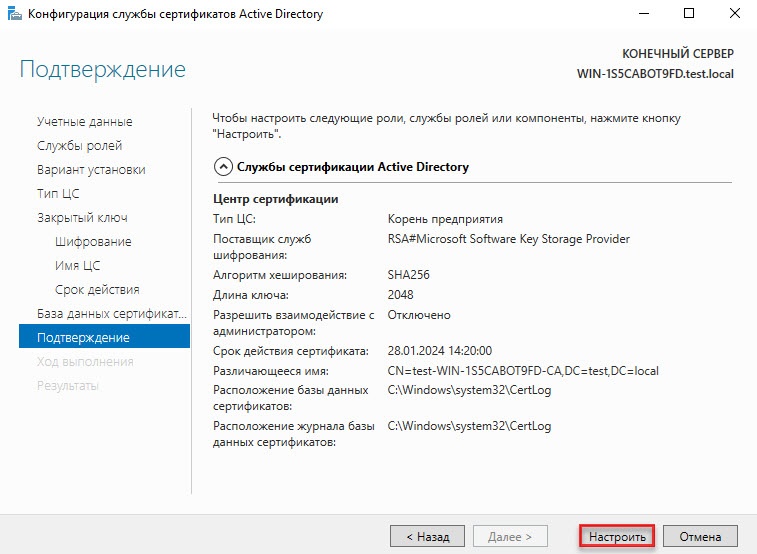

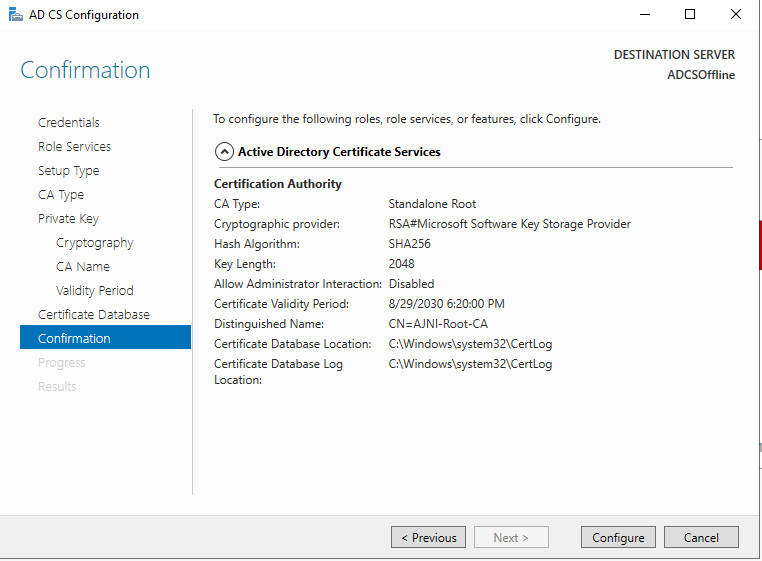

- Ознакомьтесь с информацией и нажмите Настроить.

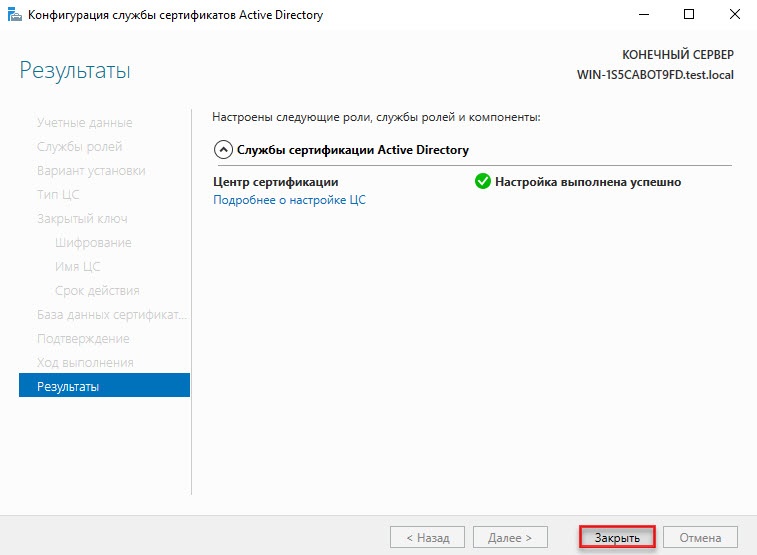

- Дождитесь завершения процесса установки и нажмите Закрыть.

Добавление шаблонов сертификатов в Центр Сертификации

Для добавления шаблонов сертификатов:

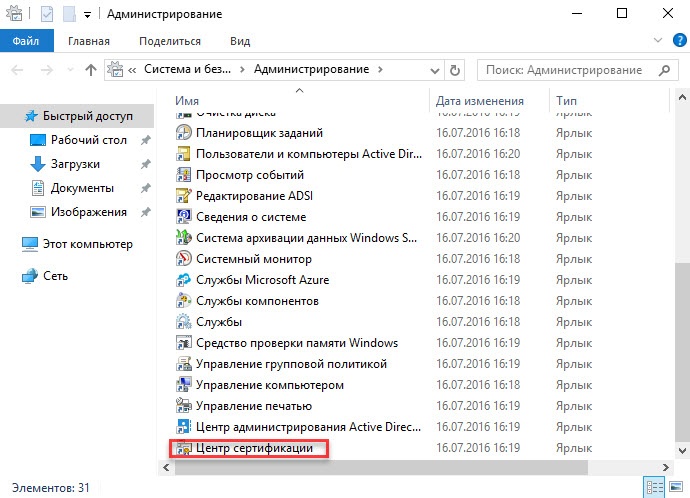

- Откройте Панель управления.

- Два раза щелкните по названию пункта Администрирование.

- Два раза щелкните по названию оснастки Центр сертификации.

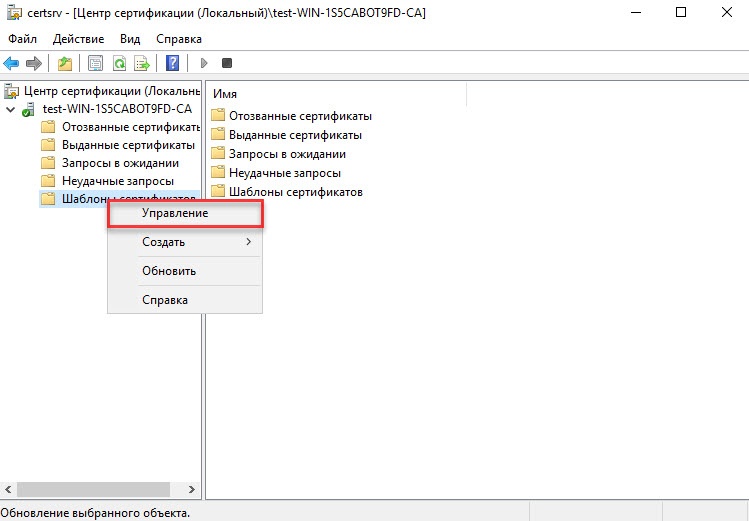

- Правой кнопкой мыши щелкните по названию папки Шаблоны сертификатов и выберите пункт Управление.

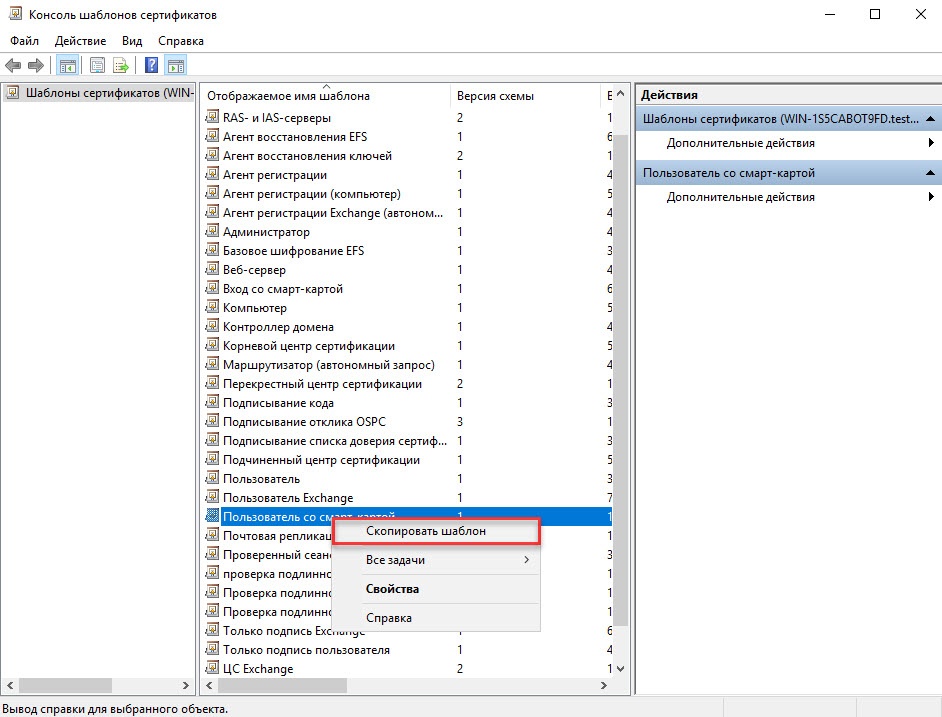

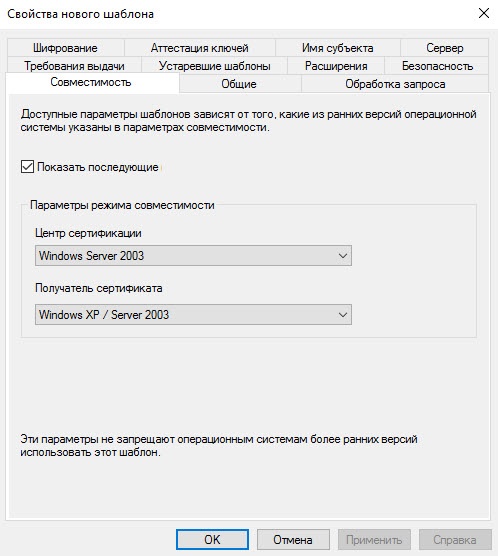

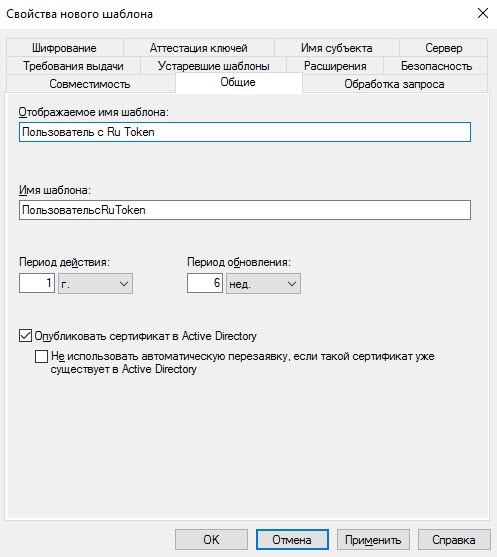

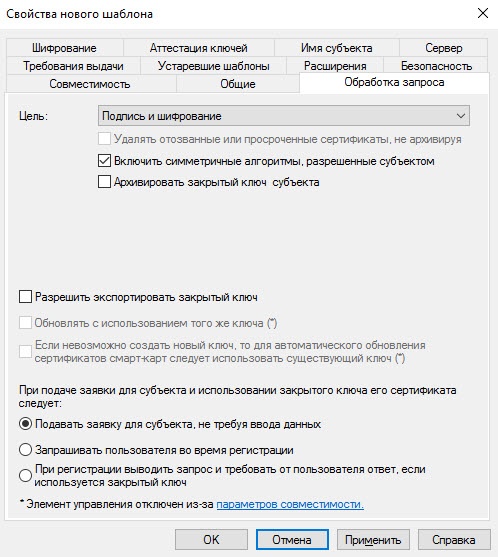

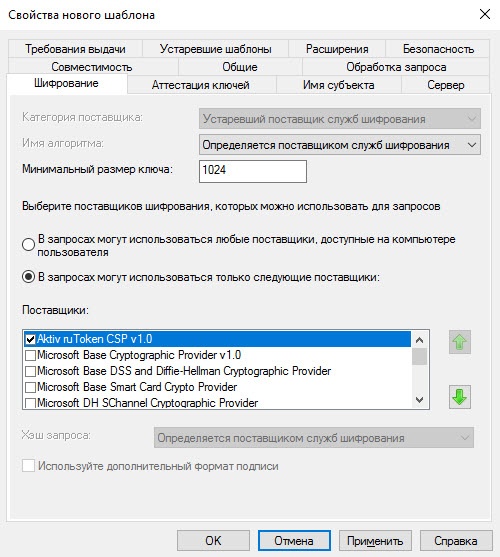

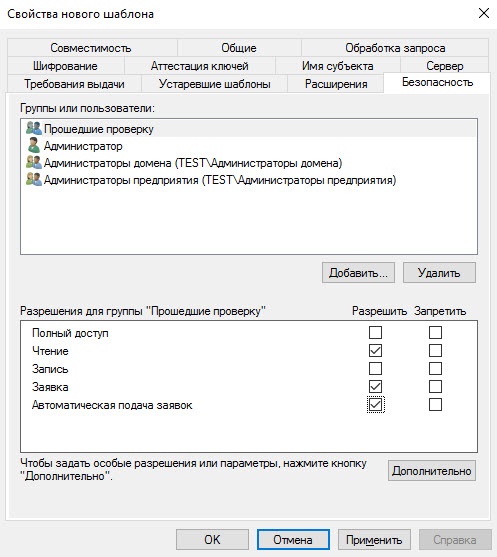

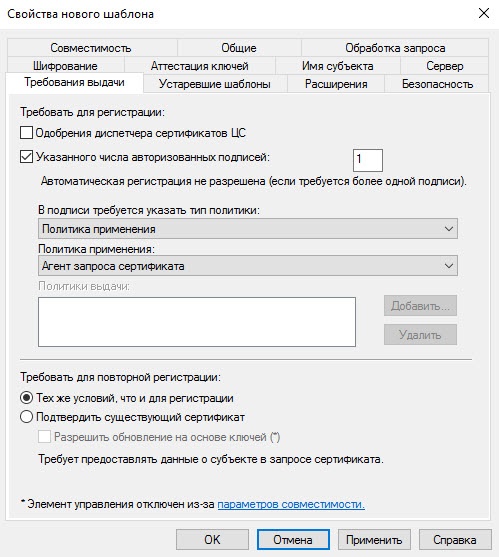

- Правой кнопкой мыши щелкните по названию шаблона Пользователь со смарт-картой и выберите пункт Скопировать шаблон. Откроется окно Свойства нового шаблона.

-

Выберите следующие настройки:

Значение параметра Минимальный размер ключа должен быть не менее 1024.

- Нажмите Применить.

- Нажмите ОК.

- Перейдите в окно Центр сертификации.

- Правой кнопкой мыши щелкните по названию папки Шаблоны сертификатов.

- Выберите пункт Создать и подпункт Выдаваемый шаблон сертификатов.

- В окне Включение шаблонов сертификатов щелкните по названию шаблона Агент регистрации.

- Удерживайте клавишу Ctrl.

- Щелкните по названию шаблона Пользователь с RuToken.

- Нажмите ОК.

- Закройте окно Центр сертификации.

Выписка сертификатов пользователю Administrator и обычным пользователям с помощью mmc-консоли

Для выписки сертификатов пользователя Administrator и обычным пользователям с помощью mmc-консоли:

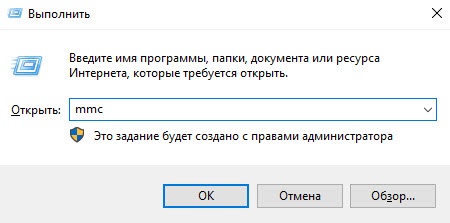

- Нажмите комбинацию клавиш Windows + X и выберите пункт меню Выполнить.

- Введите команду «mmc» и нажмите ОК.

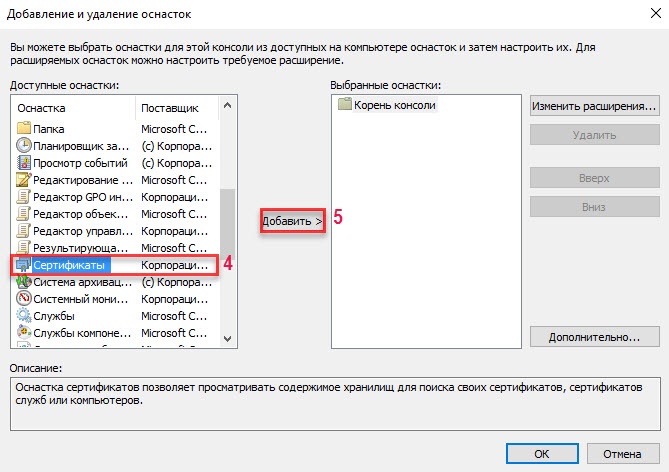

- В окне Консоль 1 выберите пункт меню Файл и подпункт Добавить или удалить оснастку…

- В левой части окна Добавление и удаление оснастки щелкните по названию Сертификаты.

- Нажмите Добавить.

- В открывшемся окне установите переключатель моей учетной записи пользователя и нажмите Готово.

- В окне Добавление и удаление оснасток нажмите ОК.

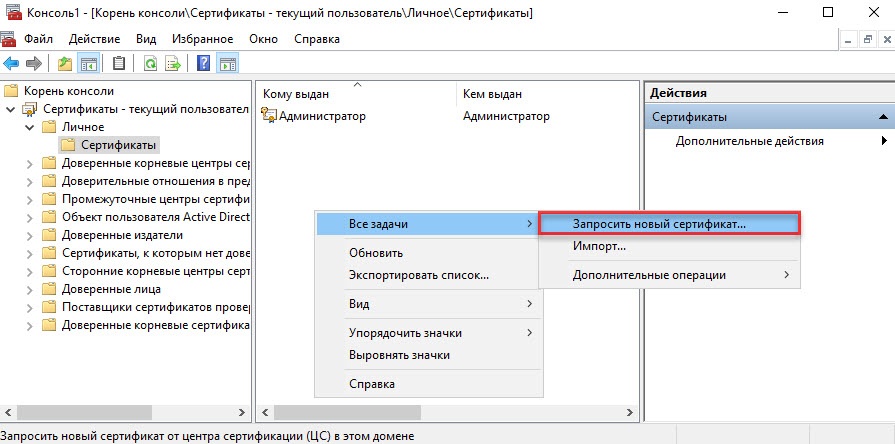

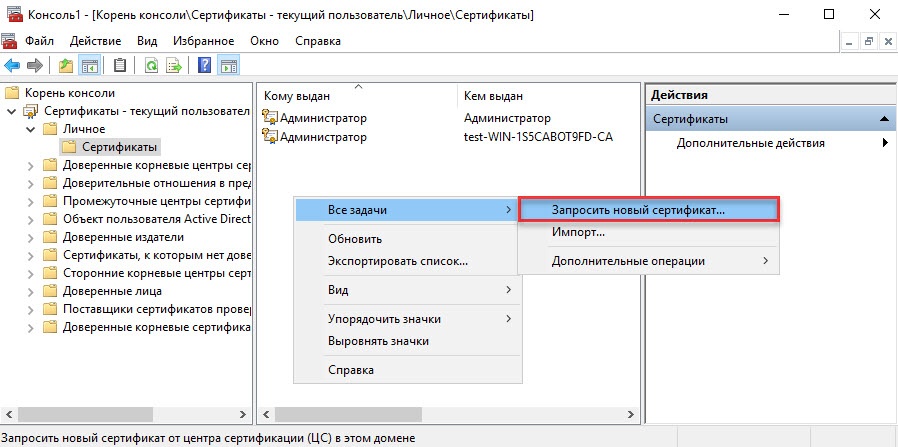

- В левой части окна Консоль1 щелкните по названию папки Личные.

- Щелкните по названию папки Сертификаты.

- В правой части окна щелкните правой кнопкой мыши в свободном месте окна.

- Выберите пункт Все задачи и подпункт Запросить новый сертификат…

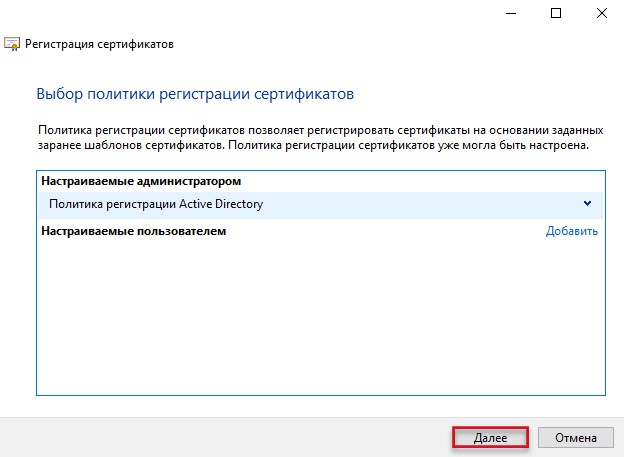

- В окне Регистрация сертификатов ознакомьтесь с информацией и нажмите Далее.

- Нажмите Далее.

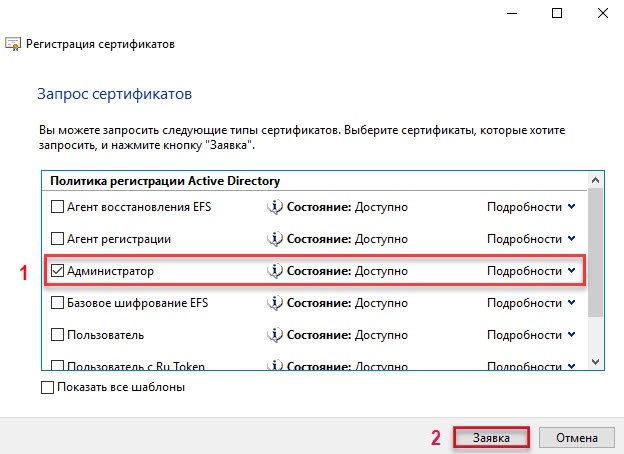

- Установите флажок Администратор и нажмите Заявка.

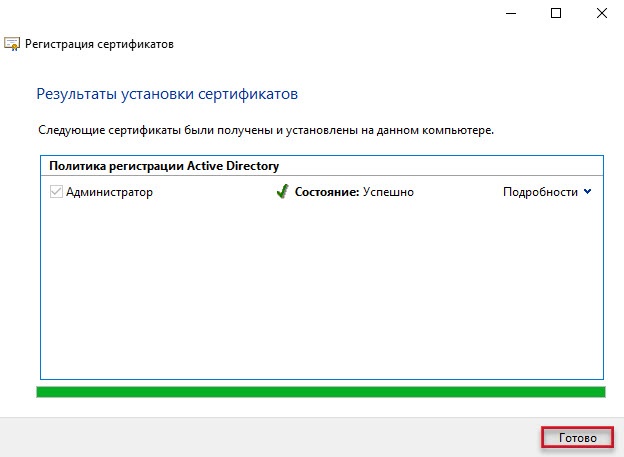

- Нажмите Готово.

- В левой части окна Консоль1 щелкните по названию папки Личное.

- Щелкните по названию папки Сертификаты.

- В правой части окна щелкните правой кнопкой мыши в свободном месте окна.

- Выберите пункт Все задачи и подпункт Запросить новый сертификат…

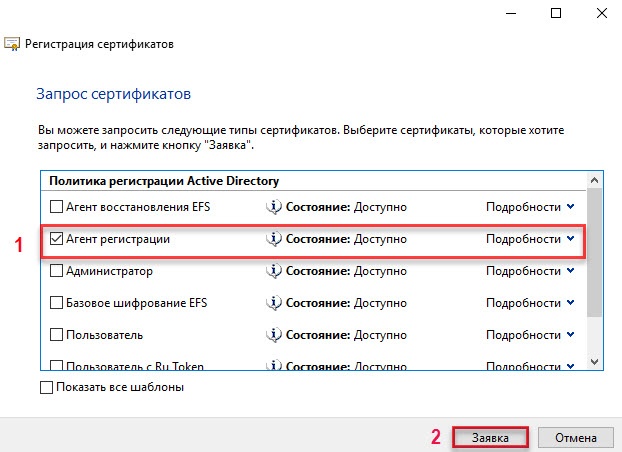

- В окне Регистрация сертификатов ознакомьтесь с информацией. Нажмите Далее.

- Нажмите Далее.

- Установите флажок Агент регистрации и нажмите Заявка.

- Нажмите Готово.

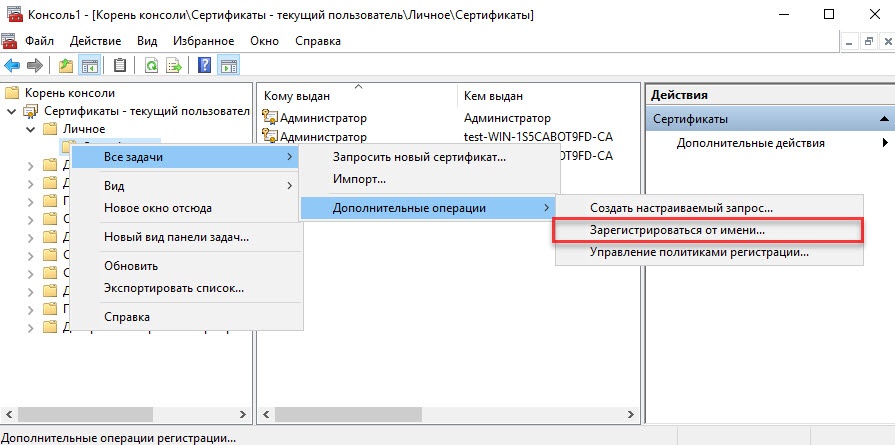

- В левой части окна Консоль1 щелкните по названию папки Личное.

- Правой кнопкой мыши щелкните по названию папки Сертификаты и выберите пункт Все задачи.

- Выберите подпункт Дополнительные операции.

- Выберите подпункт Зарегистрироваться от имени…

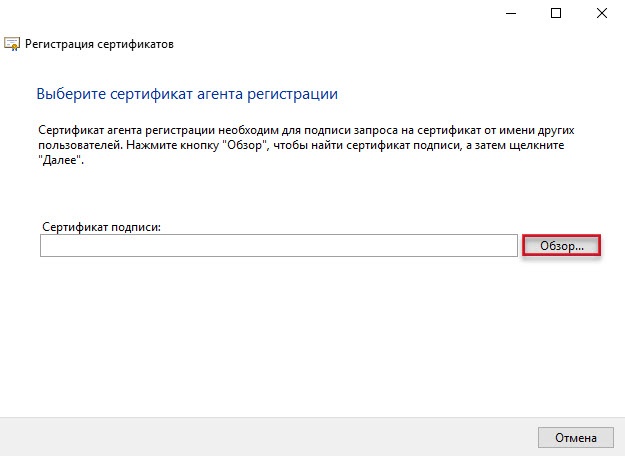

- Ознакомьтесь с информацией и нажмите Далее.

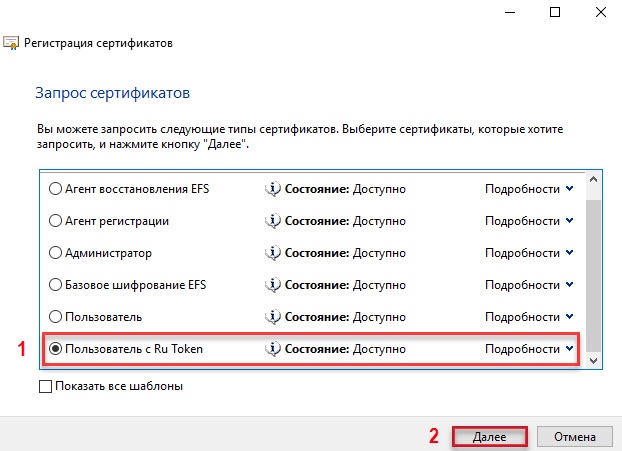

- Нажмите Далее.

- Нажмите Обзор.

- Щелкните по имени сертификата типа Агент регистрации (чтобы определить тип сертификата откройте свойства сертификата).

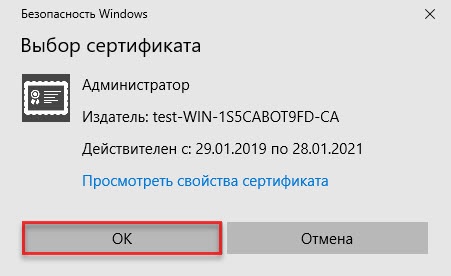

- Нажмите ОК.

- Нажмите Далее.

- Установите переключатель в положение Пользователь с RuToken и нажмите Далее.

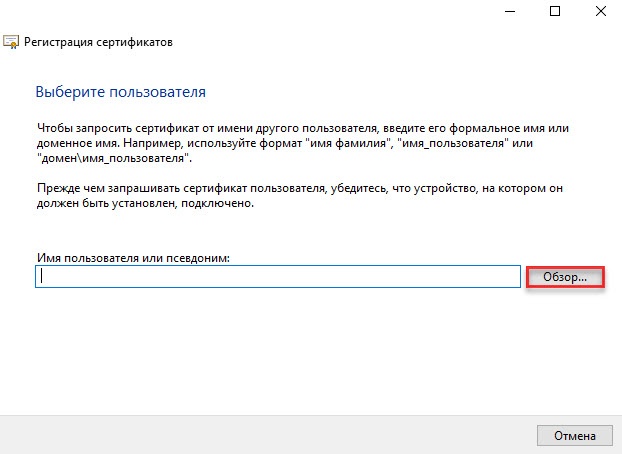

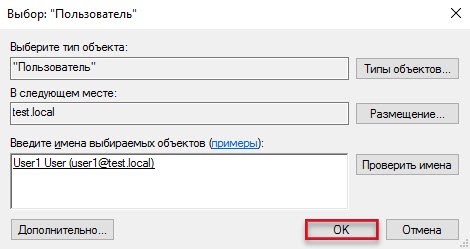

- В окне Регистрация сертификатов нажмите Обзор.

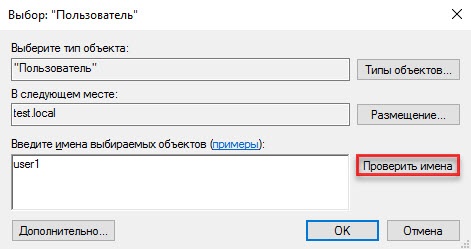

- В поле Введите имена выбираемых объектов введите имя пользователя, которому будет выписан сертификат типа Пользователь с RuToken.

- Нажмите Проверить имена.

- Нажмите ОК.

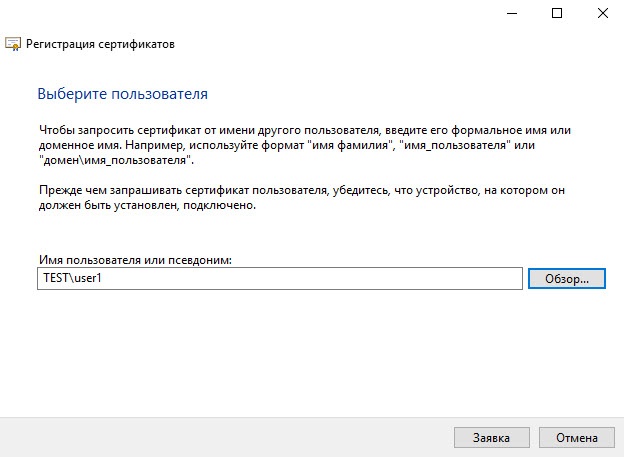

- Поле Имя пользователя или псевдоним заполнится автоматически.

- Нажмите Заявка.

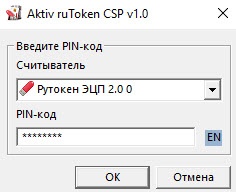

- Введите PIN-код Пользователя и нажмите ОК.

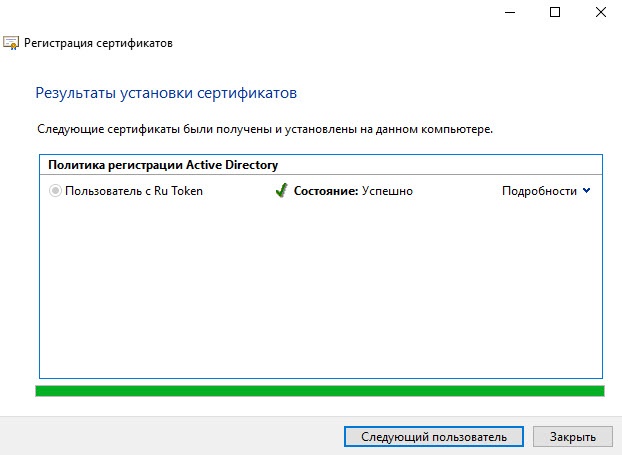

- Нажмите Закрыть.

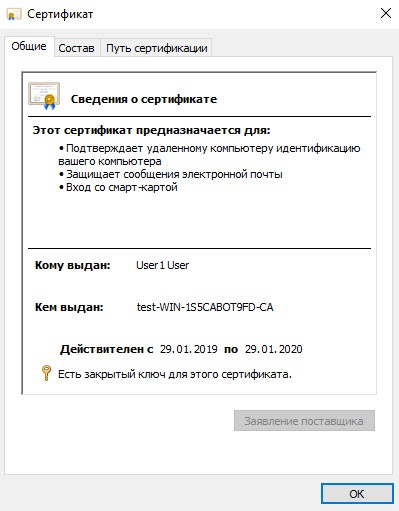

- В результате сертификат типа Пользователь с RuToken выписан и сохранен на токене.

- Чтобы просмотреть свойства этого сертификата нажмите Просмотреть сертификат.

- Чтобы закрыть окно сертификата нажмите ОК.

- Аналогичным способом выпишите сертификаты для всех пользователей, которым они необходимы. Пользователю Администратор так же необходимо выписать сертификат типа Пользователь с RuToken.

- В окне Консоль1 выберите пункт: Файл — Добавить или удалить оснастку.

- В окне для добавления и удаления оснастки выберите в списке доступных оснасток пункт Сертификаты.

- Установите переключатель учетные записи компьютера.

- Выберите пункт: Корень консоли — Сертификаты — Личные — Сертификаты — Все задачи — Запросить новый сертификат.

- Установите галочку Проверка подлинности контроллера домена и нажмите Заявка.

-

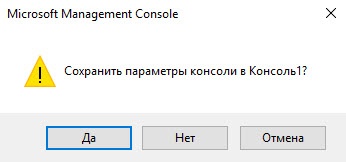

Закройте окно Консоль1. Для сохранения консоли нажмите Да.

Рекомендуется сохранить данную консоль для удобства использования в дальнейшем. Причем если работать в системе с правами учетной записи User, то в консоли Сертификаты — текущий пользователь будут отображаться сертификаты пользователя User. Любой пользователь на локальном компьютере из консоли Сертификаты — текущий пользователь может запросить сертификат.

- Если консоль не надо сохранять, то нажмите Нет. При этом не сохраняется только настройка консоли, выписанные сертификаты будут сохранены в системе.

- Введите имя файла для хранения настроек консоли и нажмите Сохранить.

На этом настройка Центра Сертификации и выдача сертификатов пользователям завершены.

Всем привет, с вами Искандер Рустамов, младший системный администратор Cloud4Y. Сегодня мы будем покорять развертывание центра сертификации (ЦС).

Из-за сложной геополитической обстановки резко усилился процесс импортозамещения, появилась необходимость в выстраивании инфраструктуры на базе государственных требований к решениям в области информационной безопасности. Одним из таких решений является организация доступа клиентов к веб-ресурсам через портал nGate по защищённому TLS соединению с использованием шифрования по ГОСТ криптопровайдера «КриптоПро». Для этого необходим собственный центр сертификации.

В данной статье мы рассмотрим установку Standalone Center Authority на базе Windows Server 2019. Если вам будет интересно, могу описать процесс привязки нашего центра сертификации к порталу nGate (спойлер: на самом деле там нет ничего сложного).

Вводные данные

КриптоПро NGate — это универсальное высокопроизводительное средство криптографической защиты сетевого трафика, объединяющее в себе функционал:

-

TLS-сервера доступа к веб-сайтам;

-

Сервера портального доступа;

-

VPN-сервера.

NGate обладает широкими возможностями по управлению доступом удалённых пользователей как с обеспечением строгой многофакторной аутентификации, так и прозрачно, обеспечивая при этом гибкое разграничение прав доступа к ресурсам. КриптоПро NGate реализует российские криптографические алгоритмы, сертифицирован по требованиям к СКЗИ, имеет сертификаты ФСБ России по классам КС1, КС2 и КС3 и может использоваться для криптографической защиты конфиденциальной информации, в том числе персональных данных, в соответствии с требованиями российского законодательства по информационной безопасности.

Кроме того, NGate:

-

Снижает нагрузку по обработке TLS-соединений с веб-серверов, позволяя им сосредоточиться на выполнении своих основных задач;

-

Исключает необходимость установки на каждом веб-сервере отдельного СКЗИ и проведения исследований по оценке влияния ПО веб-серверов на СКЗИ.

Процесс настройки

Ранее я не сталкивался с центрами сертификациями. Поскольку ОС Windows Server мне ближе, решил развернуть ЦС с использованием Server Manager. Разворачивать контроллер домена не нужно, так как сертификаты будут выдаваться внешним пользователям. Соответственно, можно обойтись «автономным» центром сертификации, подробнее о нём расскажу позже.

Перед развертыванием центра сертификации необходимо:

-

Установить СКЗИ КриптоПро CSP 5.0.12330:

-

Установить КриптоПро ЭЦП Browser plug-in;

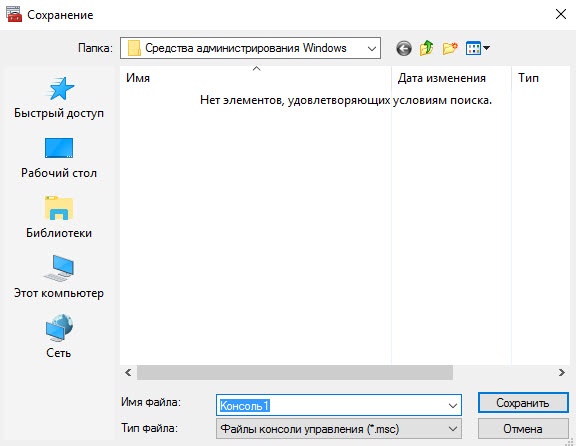

Инсталляцию производим через «Дополнительные опции»

-

Выбираем язык установки, уровень защиты КС1 (другие уровни защиты требуют дополнительных аппаратных средств защиты);

-

В разделе «Установка компонентов» проверяем, что добавлен «Криптопровайдер уровня ядра ОС»; (рис. 1)

Криптопровайдер уровня ядра ОС необходим для работы криптопровайдера

в службах и ядре Windows.

3. В следующем окне оставляем пункты:

-

Зарегистрировать считыватель «Реестр» (позволит сохранять контейнеры ключей в реестр);

-

Усиленный контроль использования ключей;

-

Не разрешать интерактивные сервисы Windows;

4. Также «КриптоПро» предложит добавить сертификаты своих центров сертификации;

5. Устанавливаем, перезагружаемся.

Установка центра сертификации (Standalone CA Windows Server 2019)

Непосредственно перед самой установкой коротко объясню особенности Standalone CA:

-

Не интегрирован с Active Directory (а он нам и не нужен);

-

Публикация сертификатов происходит через запрос на WEB-сайте. Путем автоматического или ручного подтверждения администратором ЦС (ЕМНИП, ЦС предприятия было добавлена такая возможность, не проверял её работу);

-

Пользователь сам вводит идентификационную информацию во время запроса сертификата;

-

Не поддерживает шаблоны сертификатов (из-за этого всплывут некоторые моменты, которые раскрою в процессе развертывания).

Начинаем:

1. Измените имя компьютера до установки роли, после это будет сделать невозможно. «Далее (Next)» (рис.2):

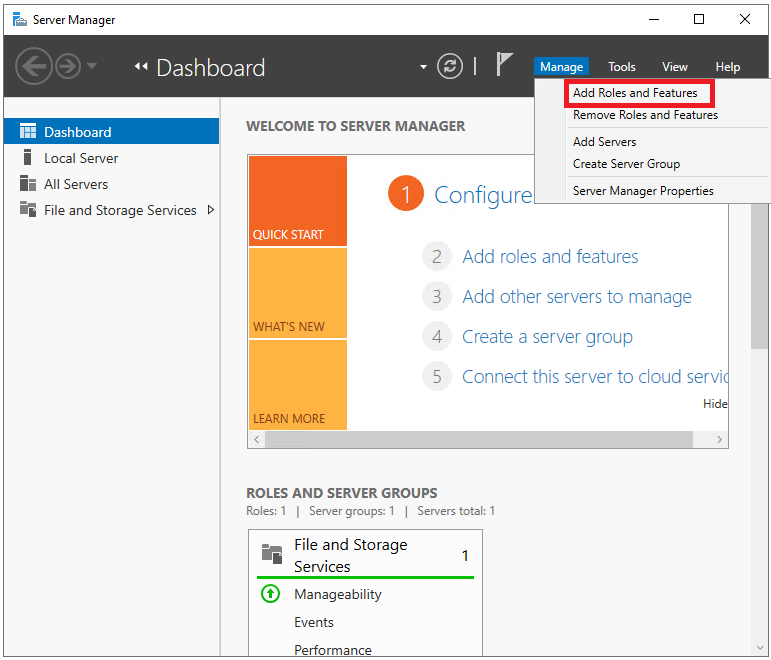

2. Добавляем роль в «Диспетчере серверов» (Server Manager), «Далее (Next)» (рис. 3):

2.1. «Установка ролей и компонентов (Add roles and features wizard)». Нажимаем «Далее (Next)» — «Далее (Next)»;

2.2. «Тип установки: Установка ролей и компонентов (Installation type: Role-based or features-based installation». «Далее (Next)»;

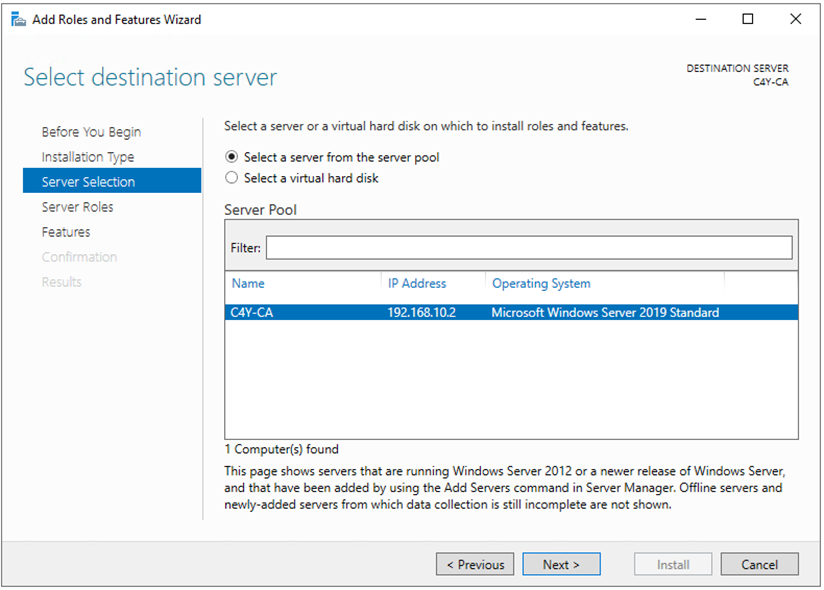

2.3. «Выбор сервера (Server selection)». В нашем случае среди предложенных будет один сервер и имя компьютера. «Далее (Next)» (рис. 4);

2.4. «Роли сервера (Server roles). Здесь необходимо отметить две роли: Служба сертификатов Active Directory (Certificate Services Active Directory), Веб-сервер IIS (Web-server IIS);

Во всплывающем окне перечня нажимаем «Добавить компонент (Add features)» — «Далее (Next)»;

2.5. «Компоненты (Features) оставляем как есть — «Далее (Next)» ;

2.6. «Служба ролей (Role Services)» ЦС, необходимо выбрать:

-

«Центр сертификации (Certification Authority)»,

-

«Служба регистрации в центре сертификации через Интернет (Certification Authority Enrollment)»;

Сетевой автоответчик (Online responder) добавим уже после развертывания ЦА, в противном случае могут возникнуть проблемы.

2.7. В «Служба ролей (Role Services)» веб-сервера оставляем всё предложенное автоматически — «Далее (Next)»;

2.8. «Подтверждение (Confirmation).

На этом этапе запустится процесс установки роли.

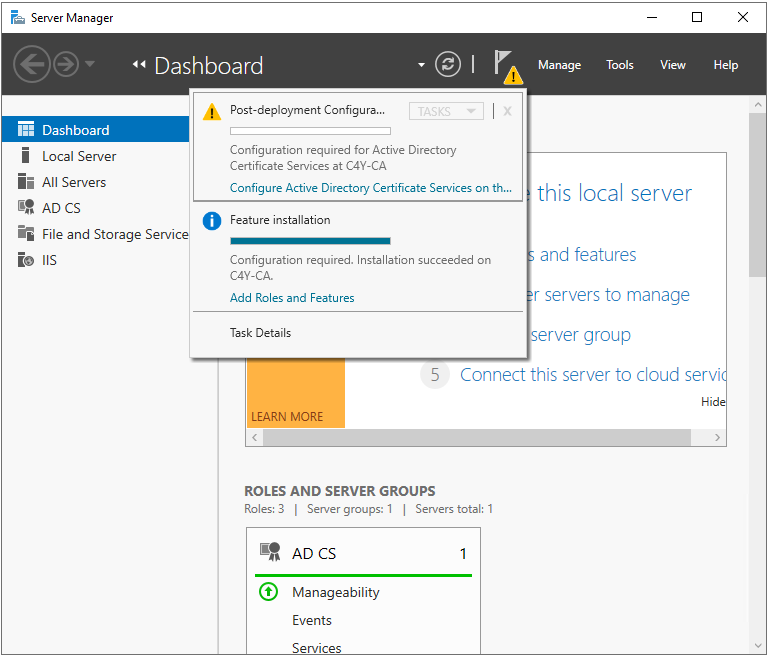

3. После установки роли центра сертификации необходимо его настроить

(рис. 5). Выбираем:

3.1. «Настроить службы сертификатов Active Directory (Configure Active Directory-Certificate Services)

3.2. Указываем учетные данные. Так как мы развертываем Standalone центр сертификации, не нужно состоять в группе «Администраторов предприятия (Enterprise Administrators)» — «Далее (Next)»;

3.3. Выбираем установленные службы ролей для настройки (Select role services to configure) ЦС: «Центр сертификации (Certification Authority)», «Служба регистрации в центре сертификации через Интернет (Certification Authority Enrollment)»;

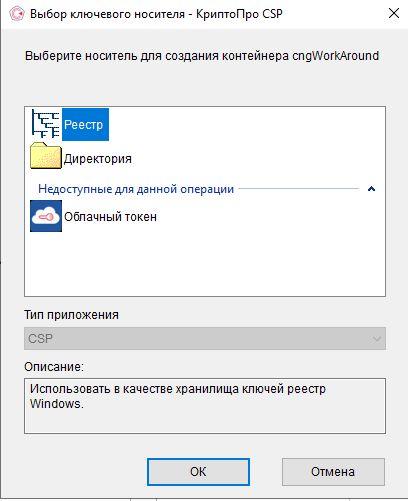

3.3.1. При выборе центра сертификации появится окно выбора ключевого носителя – КриптоПРО CSP, в качестве носителя для создания контейнера cngWorkAround используем хранилище ключей реестра Windows – Реестр. (рис. 6)

3.4. Указываем вариант установки ЦС (Specify the setup type of the CA):

Автономный центр сертификации (Standalone CA). «Далее (Next)»;

3.5. Указываем тип ЦС (Specify the type of CA) – Корневой ЦС (Root CA). «Далее (Next)»;

3.6. Необходимо создать закрытый ключ ЦС, чтобы он мог создавать и выдавать их клиентам. Для этого выбираем «Создать новый закрытый ключ (Create a new private key)».

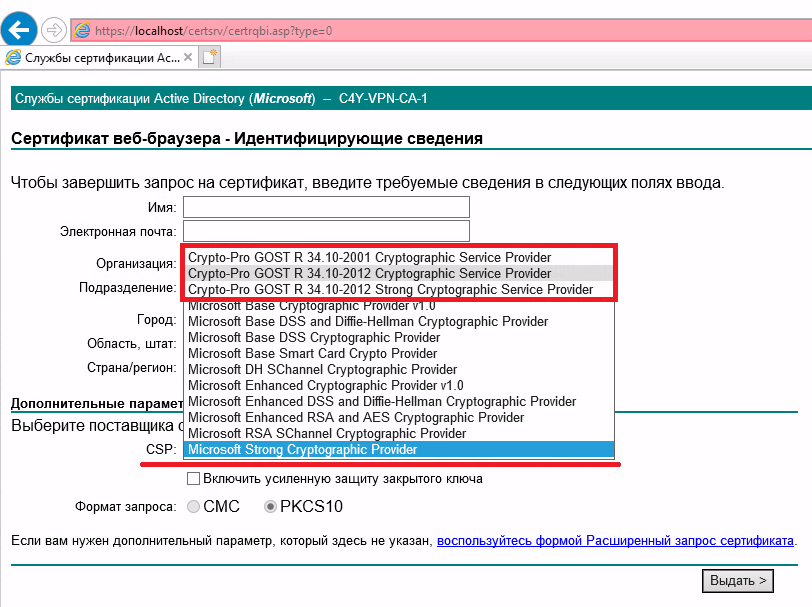

В качестве поставщика службы шифрования выбираем один из трёх предложенных (не забывайте, что 2001 год уже устарел) Crypto-Pro GOST R 34.10-2012 Strong Cryptographic Service Provider с длиной 512 и открытого ключа 1024 бита. (рис.7)

И обязательно подтверждаем: «Разрешить взаимодействие с администратором, если ЦС обращается к закрытому ключу (Allow administrator interaction when the private key is accessed by the CA)»;

3.7. Укажите имя центра сертификации и суффиксы различающего имени, данные суффиксы будут отображаться в составе сертификата в графе «Издатель (Issuer)».

СN = Certificate Name, O = Organization, L = Locale, S = Street, C = Country, E = E-mail; (рис.

3.8. Указываем необходимый «срок годности (validaty period)» корневого сертификата (в нашем случае было выбрано 15 лет). «Далее (Next)»;

3.9. Указываем расположение баз данных сертификатов (certificate database location). «Далее (Next)»;

3.10. В окне «Подтверждения (Confirmation) сверяем введённую информацию — «Настроить (Configure)»

3.11. Появится окно выбора носителя для создания контейнера нашего ЦС.

Где хранятся сами контейнеры ключей:

1. Реестр: (в качестве хранилища ключей используется реестр Windows), путь хранения контейнеров ключей следующий:

Ключи компьютера: HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\CryptoPro\Settings\Keys

Ключи пользователя ОС: HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\CryptoPro\Settings\Users\SID-пользователя\Keys

В некоторых случаях (было замечено в виртуальных машинах) сертификат попадает сюда: HKEY_USERS\S-1-5-21-{SID}_Classes\VirtualStore\MACHINE\SOFTWARE\[Wow6432Node]\

CryptoPro\Settings\USERS\{SID-пользователя}\Keys\ //

2. Директория: (в качестве хранилища ключей используется директория на жёстком диске), путь хранения контейнеров ключей следующий: C:\Users\All Users\Crypto Pro\Crypto

3.12. Далее откроется окно генерации начальной последовательности с помощью биологического ДСЧ. Для генерации случайной последовательности перемещайте указатель мыши или нажимайте различные клавиши.

3.13. После введите пароль на доступ к закрытому ключу.

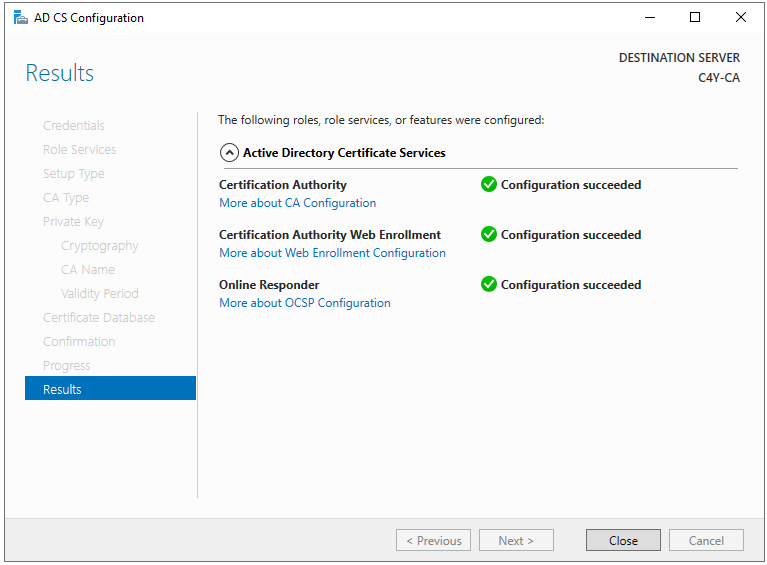

3.14. Далее появится окно результатов об успешной установке компонентов (рис.

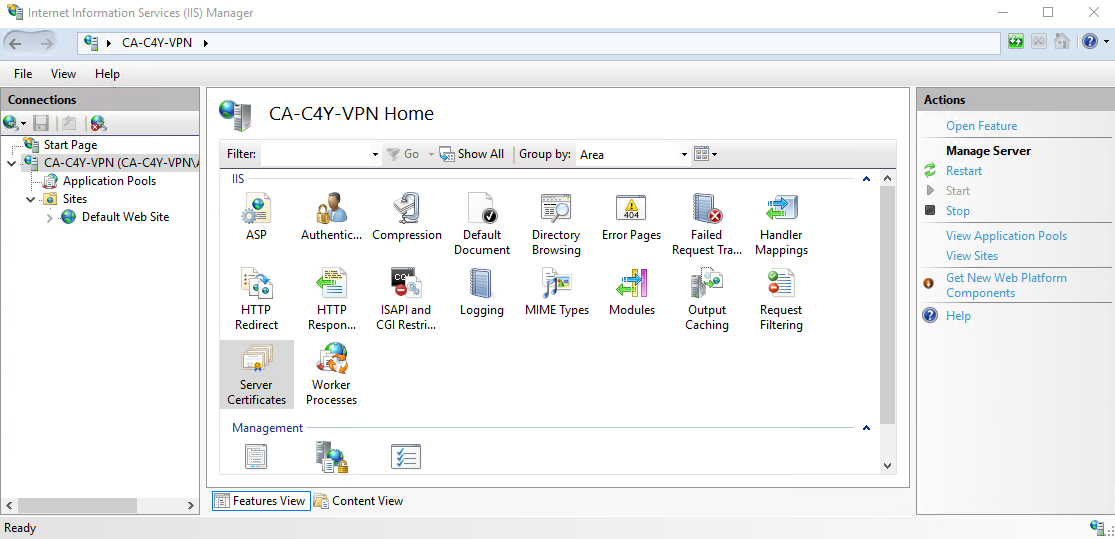

Настройка веб-сервера IIS

Теперь необходимо выполнить некоторые настройки веб-сервера: прицепить сертификат (самоподписанный или выпущенный нашим же ЦА). Кстати, он уже работает. В качестве примера выпустим самоподписанный сертификат.

1. Откроем Диспетчер служб IIS (Manager IIS) — Сертификат сервера (Server Certificates) (рис. 9);

1.1. В открывшемся окне в панели «Действия (Actions)» выберем – «Создать самоподписанный сертификат (Create Self-Signed Certificate);

1.2. Выбираем тип «Личный (Personal) и указываем «Имя сертификата (Friendly Name)»

1.3. Теперь необходимо привязать этот сертификат для доступа по https к веб-серверу.

1.3.1. Переходим «Сайты (Sites)» — Default Web Site – Bindings – добавить (Add) — выбрать https – и выбрать самоподписанный SSL-сертификат.

Также сертификат вы можете выпустить следующим образом:

На этой же панели создайте запрос (Create certificate request) для выпуска сертификата через наш ЦА и дальнейшей его загрузки в IIS (Complete Certificate Request). Но это по желанию.

Пример запроса (request) для формирования запроса вручную

[NewRequest]

Subject="CN=ИмяСертификата ,O=Организация, L=Город, S=Улица, C=Страна, E=Почта"

ProviderName="Crypto-Pro GOST R 34.10-2012 Cryptographic Service Provider"

ProviderType=80

KeySpec=1

Exportable = TRUE

KeyUsage=0xf0

MachineKeySet=true

RequestType=Cert

SMIME=FALSE

ValidityPeriod=Years

ValidityPeriodUnits=2

[EnhancedKeyUsageExtension]

OID=1.3.6.1.5.5.7.3.1В целом с веб-сервером мы закончили, в default web site вы можете увидеть, что были автоматически созданы virtual directory и applications «CertSrv». При желании можно создать отдельную виртуальную директорию под CRL’ки.

Установка сетевого ответчика (Online responder)

А вот мы и вернулись к установке автоответчика.

1. Добавляем роль в «Диспетчере серверов» (Server Manager) — «Далее (Next)»

1.1. Установка ролей и компонентов (Add roles and features wizard)» — «Далее (Next)»;

1.2. «Роли сервера (Server roles), раскрываем роль: Служба сертификатов Active Directory (Certificate Services Active Directory); и устанавливаем галочку на «Сетевой ответчик» (Online Responder)

1.3. Завершаем работу с мастером ролей и компонентов, путём односмысленных нажатий «Далее (Next)».

В IIS была добавлена Applications: ocsp. Только не пугайтесь, что сама по себе директория пустая. Так и должно быть.

Нам осталось настроить центр сертификации и выпустить сертификат на OCSP.

Настройка центра сертификации

1. В «Диспетчере серверов (Server manager)» — выбираем «Служба сертификации Active Directory (AD CS) – правой клавишей по вашему серверу и открываем: «Центр сертификации (Certification Authority).

1.1. Вы попали в оснастку управления центром сертификации: certsrv.

1.2. Выбираем ваш центр сертификации и открываем свойства (рис. 10):

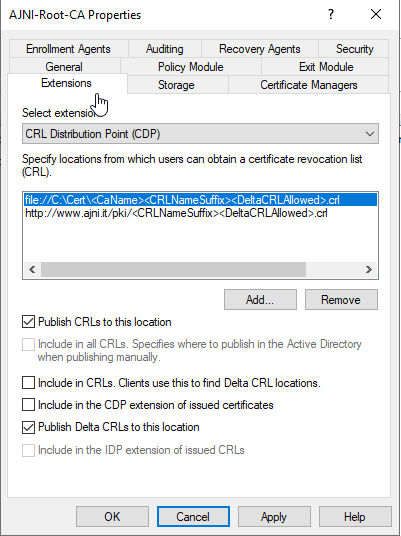

1.3. Следующим важным шагом выступает настройка точек распространения CDP и AIA.

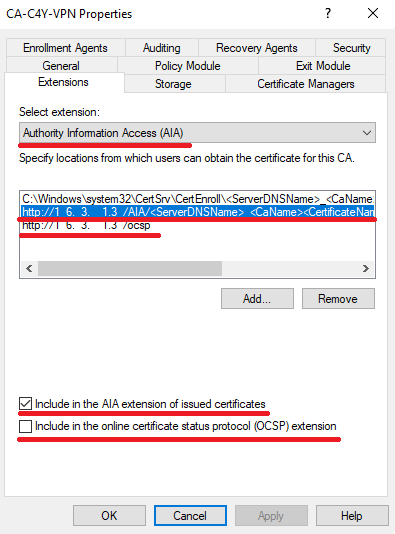

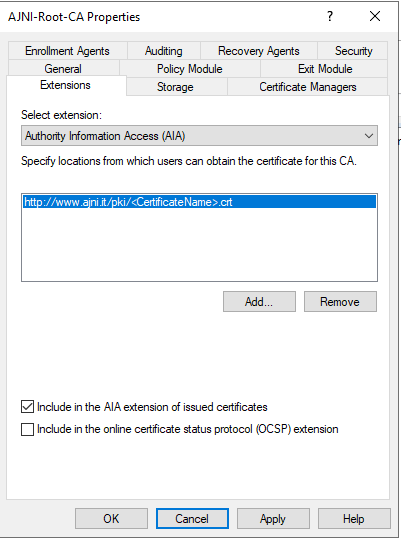

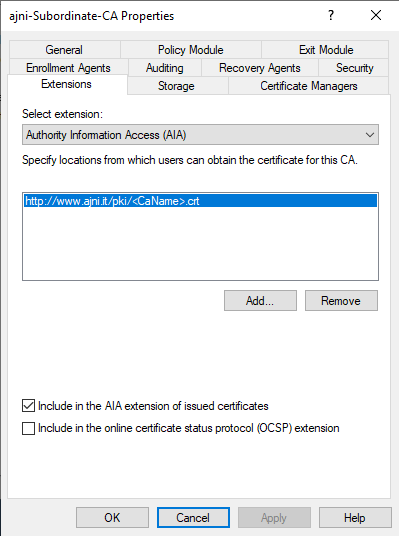

Authority Information Access (AIA) — содержит ссылки на корневой сертификат центра сертификации (Certification Authority)

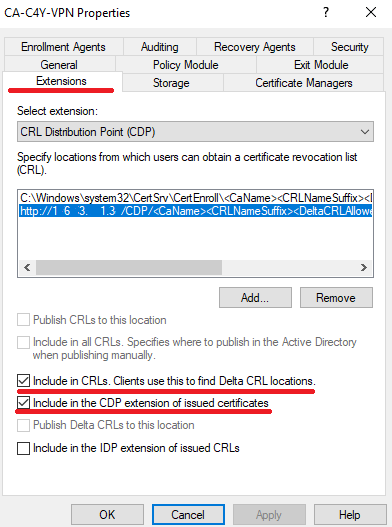

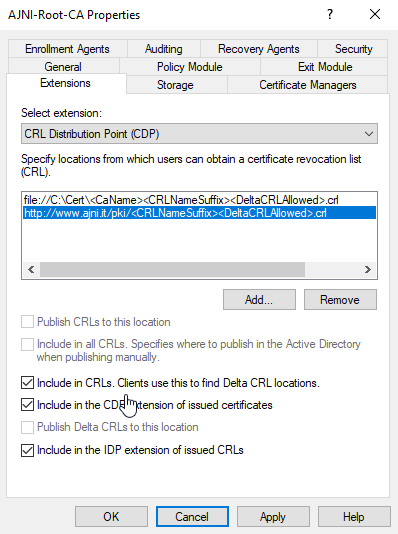

CRL Distribution Point — содержит ссылки на файлы CRL, которые периодически публикует сервер CA, который издал рассматриваемый сертификат. Этот файл содержит серийные номера и прочую информацию о сертификатах, которые были отозваны. (рис. 11)

Мы используем веб-сервер, который доступен как внутри сети, так и из интернета (так как сертификаты могут использоваться пользователями интернета) по одному и тому же URL.

1.4. В разделе свойства переходим в «Расширения (Extensions):

Удаляем ненужные точки распространения и оставляем локальную и внешнюю ссылку для CDP:

http://<ip_address/dns_name>/CertSrv/CertEnroll/<CaName><CRLNAmeSuffix><DeltaCRLAllowed>.crl

Ставим галочки «Включить в CRL. Включить в CDP (Include in CRL. Include in the CDP)».

AIA:

http://<ip_address/dns_name>/CertSrv/CertEnroll/<ServerDNSName>_<CaName><CertificateName>.crt

Ставим галочку: «Включать в AIA- расширение выданных сертификатов (Include in the AIA extension of issued certificates)»

OCSP:

https://<ip_address/dns_name>/ocsp

Ставим галочку: «Включать в расширение протокола OCSP (Include in the online certificate status protocol (OCSP) extension)»

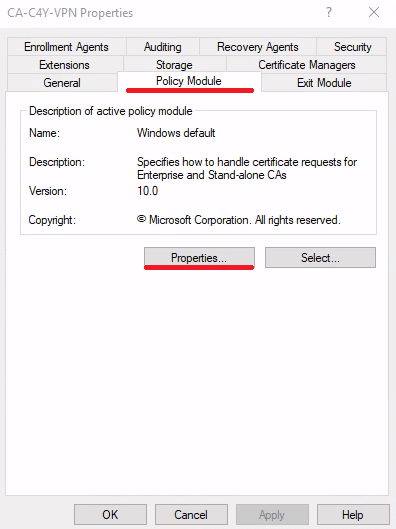

В свойствах центра сертификации можно настроить автоматический выпуск сертификатов при поступившем запросе. Так вы исключаете возможность проверки указанных требуемых полей сертификатов. Для этого перейдите в «Модуль политик (Policy Module)» — «Свойства (Properties)» и выберите соответствующий пункт:

В первом случае сертификату присваивается режим ожидания, а одобрение выпуска сертификата остается за администратором;

Во втором случае из-за отсутствия шаблонов в Standalone CA сертификаты будут выпускаться автоматически. (рис. 12)

Да, центр сертификации уже функционирует и доступен по указанному dns-имени. Не забудьте открыть 80 и 443 порты для функционирования веб-сервера и online-reposnder’a, настройкой которого мы займёмся далее.

Проверить работу ЦС вы можете, перейдя в ChromiumGost или Internet Explorer или Edge (с поддержкой Internet Explorer(IE)): https://localhost/CertSrv.

При переходе по ссылке извне в IE необходимо добавить наш веб-сервер в «Надежные сайты (Trusted Sites)» в настройках в пункте «Безопасность». Не забудьте, что должен быть установлен КриптоПро CSP, в ином случае при выпуске сертификата вам не будет доступен выбор ГОСТовского криптопровайдера (рис.13).

Также вы можете здесь вручную скачать сертификат нашего ЦС, цепочку сертификатов, CRL и разностные CRL. Кстати говоря, их мы и забыли настроить.

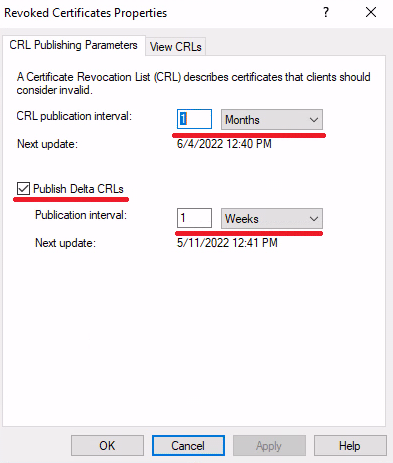

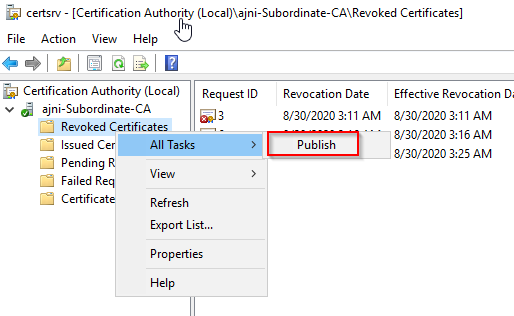

Вернёмся в оснастку certsrv к нашему центру сертификации и настроим выпуск разностных CRL. Для этого необходимо открыть «Свойства (Properties)» раздела «отозванных сертификатов (Revoked Certificates)» (рис. 14).

1. Задаём «Интервал публикации CRL (CRL Publications interval)».

1.1. Включаем публикацию разностных CRL и задаём интервал.

Кажется, что все хорошо. Но есть один момент:

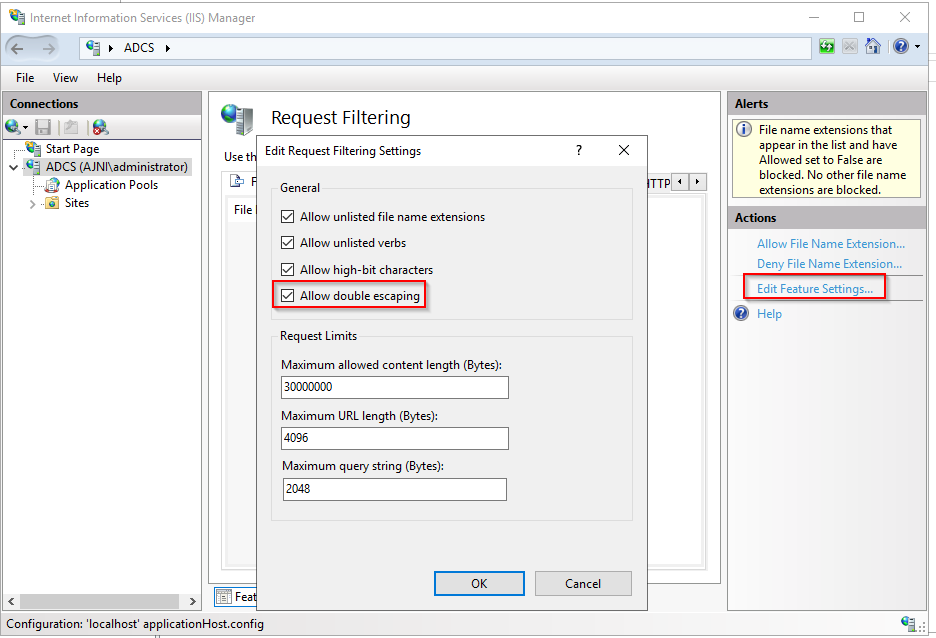

«ЦС будет публиковать Delta CRL, которые содержат символ плюс «+» в имени файла (например, contoso-pica+.crl). По умолчанию IIS будет расценивать этот символ в запросе как метасимвол и не позволит клиентам скачать список отзыва. Необходимо включить двойной эскейпинг в настройках IIS, чтобы расценивать знак плюса в запросе как литерал:»

Выполните следующую команду в power shell:

Import-Module -Name WebAdministration

Set-WebConfigurationProperty -PSPath 'MACHINE/WEBROOT/APPHOST' -Filter /system.webServer/security/requestFiltering -name allowdoubleescaping -Value 'true'Настройка OCSP — сетевого ответчика (Online responder)

Так как у Standalone центра сертификации нет шаблонов, нам необходимо вручную сформировать запрос и выпуск сертификата для конфигурации отзыва (Array configuration) в «Управление сетевым ответчиком (Online responder management). Для это используйте следующую конфигурацию для формирования запроса

1.1. Создайте: ocsp.txt cо следующим внутренним содержанием:

[NewRequest]

Subject = "CN=Имя"

PrivateKeyArchive = FALSE

Exportable = TRUE

UserProtected = FALSE

MachineKeySet = TRUE

ProviderName = "Crypto-Pro GOST R 34.10-2012 Cryptographic Service Provider"

KeyLength = 512

UseExistingKeySet = FALSE

RequestType = PKCS10

[ApplicationPolicyStatementExtension]

Policies = OCSPSigning

Critical = false

[OCSPSigning]

OID = 1.3.6.1.5.5.7.3.9

[EnhancedKeyUsageExtension]

OID="1.3.6.1.5.5.7.3.9"

[Extensions]

1.3.6.1.5.5.7.48.1.5 = Empty1.2. Откройте командную строку cmd. Перейдите в директорию с текстовым файлом или в будущем просто укажите полный путь при формировании запроса.

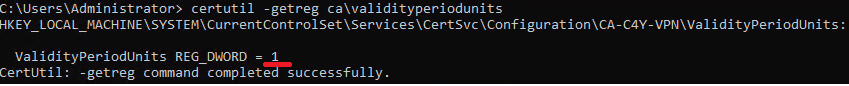

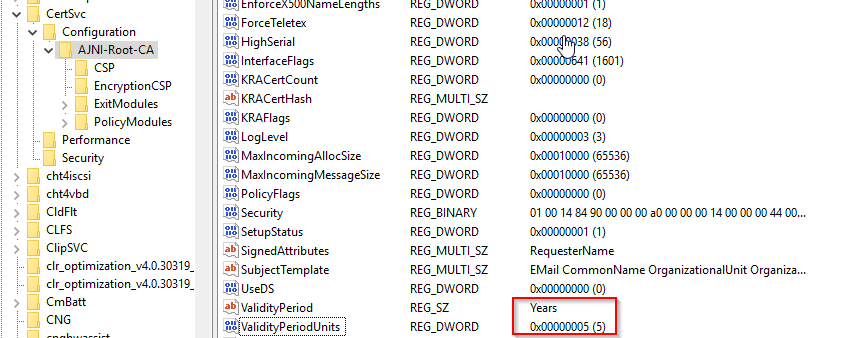

1.3. Узнаем, на какой срок сейчас выпускаются сертификаты. Для этого воспользуемся командой - certutil –getreg ca\validityperiodunits

Результат — на рис. 15.

1.4. Изменим длительность выпуска сертификата:

#Изменение выпуска сертификатов с текущего состояния на длительность в 5 лет

certutil -setreg ca\ValidityPeriodUnits 5

#Перезапуск сервера

net stop certsvc

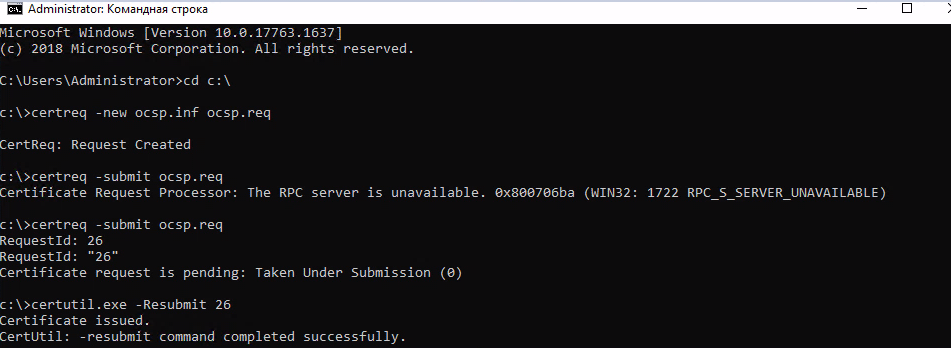

net start certsvc 1.5. Сформируем запрос и выпустим сертификат для сетевого автоответчика (рис 16.):

#Конфигурирование запроса

certreq -new <имя>.inf <имя>.req

#Формирование запроса в ЦС

certreq -submit <имя>.req

#Одобрение запроса (Можно руками через оснастку управления центром сертификации)

certutil.exe -Resubmit "Цифра запроса" Во время конфигурирования запроса выбираем место хранения контейнера ключа и проходим процедуру ДСЧ.

1.6. Экспортируем сертификат из центра сертификации и устанавливаем его в личные сертификаты локального компьютера.

1.6.1. После запроса сертификата открываем оснастку: Certificates (Run — MMC – Add or remove Snap-ins – Certificate),

1.6.2. Выбираем сертификат, выданный для сетевого ответчика. Нажимаем правой клавишей и открываем «Все задачи (Управление закрытыми ключами (All Tasks — Manage Private keys)».

1.6.3. В открывшемся окне Permissions необходимо добавить в «Группы и пользователи (Group and Users): Network Service и выдать право Read для этой учётной записи. (рис.16.1)

Это нужно сделать, так как служба OCSP работает от лица Network Service.

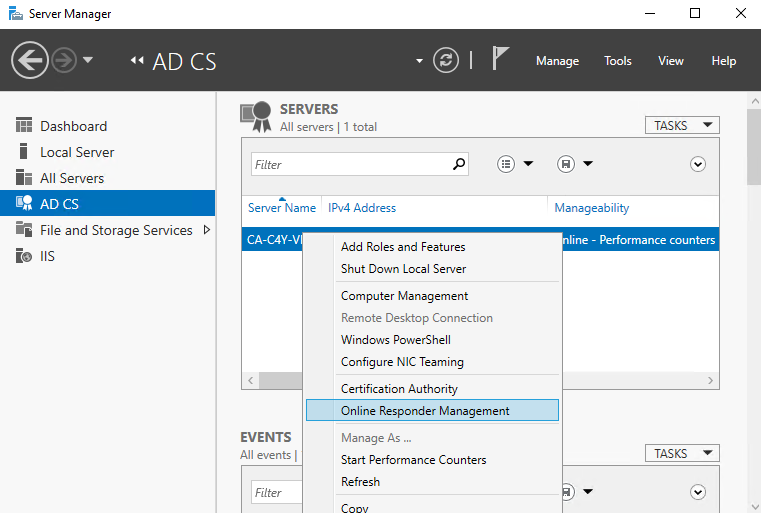

1.7. Далее переходим в настройки самого сетевого ответчика. (рис. 17)

1.8. Нам необходимо добавить «Конфигурацию отзыва (Revocation Configuration) – «Добавить»

2. Предстоит небольшой процесс настройки конфигурации отзыва.

2.1. «Далее».

2.2. Введите имя конфигурации – «Далее».

2.3. Выбираем второй пункт: «Выбрать сертификат в локальном хранилище сертификатов (Select a certificate from the local certificate store)» — «Далее».

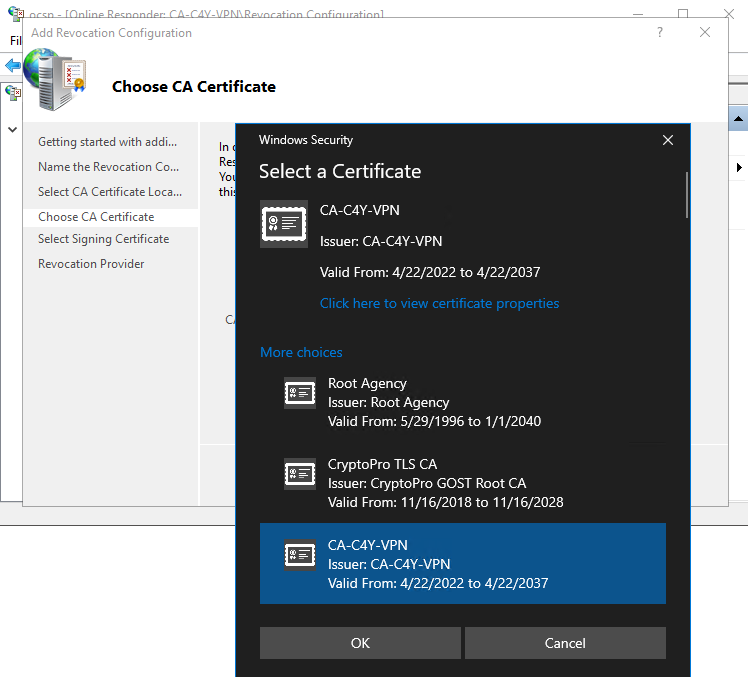

2.4. В следующем окне нажимаем «Обзор (Browse)» и выбираем корневой сертификат нашего ЦА – «Больше вариантов (More choices)». (рис. 17) – «Далее».

2.5. В следующем окне выбираем «Выбрать сертификат подписи вручную (Manually a signing sertificate)

2.6. В последнем окне нажимаем «Поставщик (Provider)». Здесь необходимо указать источник, из которого будут браться базовые и разностные CRL. В нашем случае: http://localhost/CDP/CA-C4Y-VPN.crl (для базового) и http://localhost/CDP/CA-C4Y-VPN+.crl (для разностного).

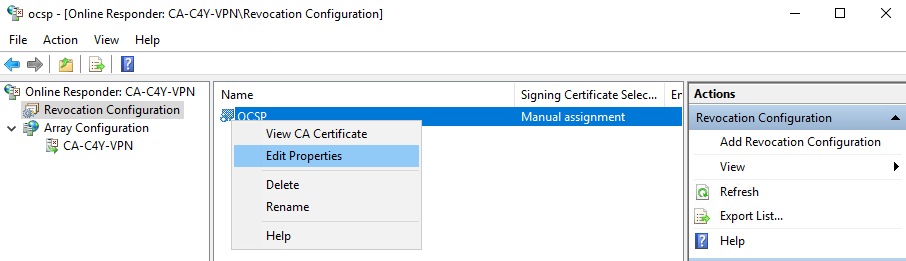

2.7. Осталось прицепить к нашей конфигурации выпускаемый ранее сертификат и проверить некоторые моменты.

2.7.1. Переходим в «Конфигурацию массива(array configuration)», выбираем конфигурацию и нажимаем «Назначить сертификат подписи (Assign Signing Certificate)». В появившемся окне нужно просто нажать «ОК».

2.7.2. Теперь необходимо «Обновить конфигурацию массива». Для этого выбираем «Конфигурация массива (Array configuration) – «Обновить (Refresh)»

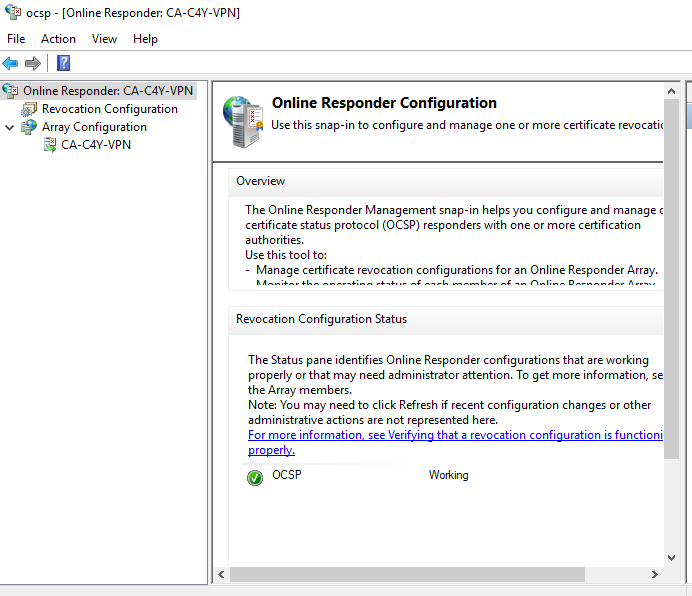

2.7.3. После всех этих действий главное окно оснастки ocsp должно выглядеть так, как на рисунке 19.

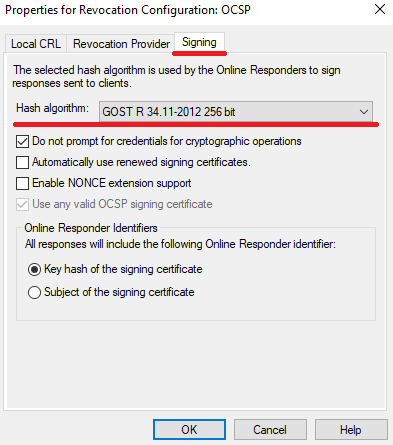

В процессе самостоятельной настройки «сетевого ответчика» может возникнуть много вопросов, особенно если нет опыта работы с Standalone центром сертификации, в котором отсутствуют шаблоны, без которых можно обойтись, но пути становятся длиннее в исполнение. Кстати говоря, если после прикрепления сертификата вы не получили заветное Working, то проверьте следующее (рис.20, 20.1):

Чтобы проверить работу центра сертификации и сетевого автоответчика, выпустите сертификат для конечного пользователя, установите его и экспортируйте в какую-нибудь директорию. А после воспользуйтесь утилитой: Certutil –url /patch/test.crt

Для подробного отчёта вы можете воспользоваться: certutil –verify –urlfetch /patch/test.crt

На этом краткое руководство по развертыванию собственного центра сертификации подошло к концу. Я постарался рассказать о большинстве трудностей и нюансов, с которыми можно столкнуться в процессе работы. Надеюсь, это руководство поможет вам.

Дополнительно:

Что ещё интересного есть в блоге Cloud4Y

→ Малоизвестный компьютер SWTPC 6800

→ Сделайте Linux похожим на Windows 95

→ Бесплатные книги, полезные для IT-специалистов и DevOps

→ WD-40: средство, которое может почти всё

→ Игры для MS-DOS с открытым исходным кодом

Подписывайтесь на наш Telegram-канал, чтобы не пропустить очередную статью. Пишем только по делу.

In this Article, we will see how to install and configure Certificate Services in Server 2019..

Click on Add Roles and Features

Click on Next

Select Role-based or feature-based installation and Click on Next

Select Server to install and Click on Next

Select Active Directory Certificate Services and Click on Next

Select include management tools(if applicable) and click add Features

Post selecting the features included, Click on Next

As we have already selected required features for the Certificate Services and Click on Next

Click on Next

As we are focusing installing the CA, Select Certificate Authority and click on Next

Click on Next

Click on Configure Active Directory Certificate Services on the destination server

Select the Administrator Account and click on Next

Select Certification Authority and click on Next

Since it is Root CA Configuration, Select Enterprise CA and Click on Next

Select Create a new Private key and click on Next

Select cryptographic Provider, Hash Algorithm and Key Length depends on the requirement and click on Next

Note: SHA1 hash algorithm and Key length 1024 has been ruled out. Hence select the versions higher than this types.

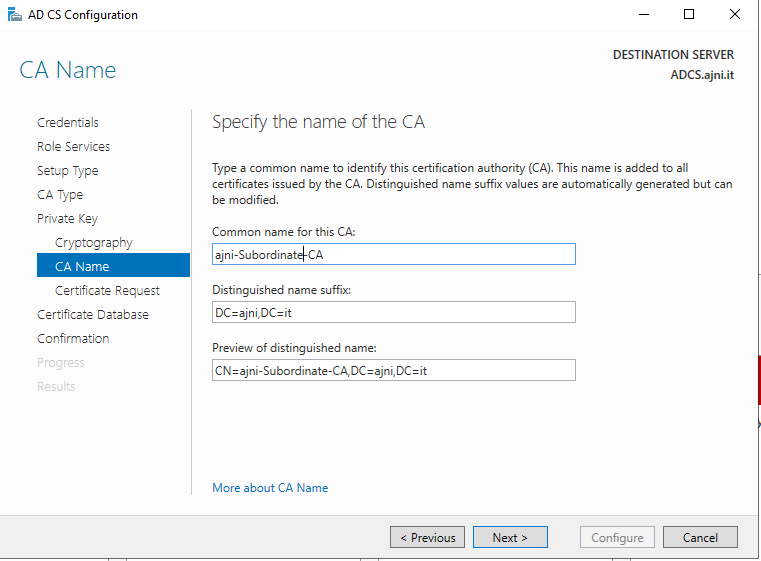

Select Common name for this CA and click on Next

Select the Validation and click on Next

Note: Since it is root ca, it is always good to select validity period higher than 5 years.

Click on Next

Click on Configure

Certificate Authority has been sucessfully configured. Click on Close

Now, Let us validate the Certificate Authority installation.

On Server Manager, Tools –> Click on Certificate Authority

Can see Certificate Authority is shows running and ready to use the Certificate templates to use.

Центр сертификации Windows Server 2019 является надежным инструментом для создания и управления сертификатами в сетях Windows. Он обеспечивает безопасность и поддержку шифрования данных, а также облегчает процесс аутентификации пользователей и компьютеров.

В данном руководстве мы рассмотрим подробный процесс установки Центра сертификации Windows Server 2019. Шаг за шагом мы разберем, как правильно настроить и настроить этот инструмент для вашей организации.

Шаг 1: Подготовка сервера

Перед установкой Центра сертификации Windows Server 2019 необходимо убедиться, что ваш сервер соответствует всем системным требованиям. Он должен работать на Windows Server 2019 и иметь достаточно ресурсов для запуска данного инструмента.

Шаг 2: Установка роли

Для установки Центра сертификации Windows Server 2019 вам необходимо установить соответствующую роль на вашем сервере. Это можно сделать с помощью серверного менеджера или через PowerShell.

Шаг 3: Настройка Центра сертификации

После установки роли вам необходимо настроить сам Центр сертификации. Это включает в себя настройку доверенных корневых центров сертификации, настройку шаблонов сертификатов и установку прав доступа для пользователей и компьютеров.

Следуя этому подробному руководству, вы сможете успешно установить Центр сертификации Windows Server 2019 и настроить его для обеспечения безопасности и аутентификации вашей организации. Этот инструмент сделает вашу сеть более защищенной и надежной.

Содержание

- Подготовка к установке Центра сертификации Windows Server 2019

- Выбор подходящего сервера для установки

- Необходимое программное обеспечение для установки Центра сертификации Windows Server 2019

- Установка Центра сертификации Windows Server 2019

- Установка операционной системы Windows Server 2019 на выбранном сервере

- Установка и настройка Центра сертификации Windows Server 2019

Подготовка к установке Центра сертификации Windows Server 2019

Перед установкой Центра сертификации Windows Server 2019 необходимо выполнить ряд подготовительных шагов, чтобы обеспечить правильное функционирование и защиту системы.

Во-первых, перед установкой необходимо проверить, соответствует ли серверным требованиям система, на которой будет установлен Центр сертификации. Для этого проверьте, совместимость операционной системы с Центром сертификации Windows Server 2019 и удостоверьтесь, что у вас есть все необходимые обновления для операционной системы.

Во-вторых, перед установкой необходимо проверить настройки безопасности сервера. Убедитесь, что сервер находится в пределах защищенной сети и имеет активную защиту от несанкционированного доступа. Также, установите и настройте необходимые антивирусные программы и защитные обновления, чтобы предотвратить возможные угрозы.

В-третьих, перед установкой Центра сертификации Windows Server 2019 рекомендуется выполнить резервное копирование операционной системы и всех важных данных. Это позволит восстановить систему в случае сбоя или ошибки, которые могут возникнуть в процессе установки.

В-четвертых, перед установкой Центра сертификации Windows Server 2019 убедитесь, что у вас есть все необходимые лицензии и ключи продукта. Без правильной лицензии установка Центра сертификации может быть недоступной или функционировать с ограничениями.

Наконец, перед установкой рекомендуется ознакомиться с официальной документацией Microsoft и другими руководствами, чтобы получить дополнительную информацию о процессе установки и возможных проблемах.

После выполнения всех подготовительных шагов вы будете готовы к установке Центра сертификации Windows Server 2019 и сможете продолжить со следующими шагами по инсталляции.

Выбор подходящего сервера для установки

Перед установкой Центра сертификации Windows Server 2019 важно выбрать подходящий сервер, на котором будет развернут сертификационный авторитет. Выбор сервера затрагивает несколько ключевых аспектов, таких как оборудование, операционная система и сетевые возможности.

| Аспект | Рекомендации |

|---|---|

| Железо | Убедитесь, что сервер обладает достаточной производительностью и ресурсами для обработки сертификационных запросов и выполнения других задач. Рекомендуется использовать серверы с мощными процессорами, достаточным количеством оперативной памяти и просторным хранилищем. |

| Операционная система | Выберите Windows Server 2019 в качестве операционной системы для сервера. Это обеспечит совместимость и оптимальную работу Центра сертификации. |

| Сетевые возможности | Убедитесь, что сервер имеет достаточное количество сетевых интерфейсов и поддерживает нужные сетевые протоколы. Также рекомендуется использовать сервер с высокой пропускной способностью и низкой задержкой для обеспечения быстрой и надежной коммуникации с клиентами. |

При выборе сервера также стоит учесть ожидаемую нагрузку сертификационного авторитета и планируемое количество выдаваемых сертификатов. Если ожидается большая нагрузка или высокий объем работы, может потребоваться использование нескольких серверов в кластере для балансировки нагрузки и обеспечения отказоустойчивости.

Важно также учитывать требования безопасности и надежности сервера, особенно при обработке чувствительных данных. Разберитесь в требованиях вашей организации и выберите соответствующий сервер с подходящими механизмами защиты и функциями безопасности.

Необходимое программное обеспечение для установки Центра сертификации Windows Server 2019

Прежде чем приступить к установке Центра сертификации на Windows Server 2019, вам понадобится убедиться, что у вас есть все необходимое программное обеспечение. Вот список программных компонентов, которые вам понадобятся для успешной установки и работы Центра сертификации:

| Компонент | Версия |

|---|---|

| Windows Server 2019 | Стандартная, Datacenter или Essentials |

| Active Directory Domain Services (AD DS) | Установленный и настроенный |

| Internet Information Services (IIS) | Установленный и настроенный |

| Microsoft SQL Server | 2014 или более поздняя версия |

| Active Directory Certificate Services (AD CS) | Установленный и настроенный |

| Драйверы устройств (для подключения аппаратных устройств, таких как HSM) | Совместимые с Windows Server 2019 |

Убедитесь, что у вас есть все необходимое программное обеспечение, прежде чем приступать к установке Центра сертификации на Windows Server 2019. Если у вас возникнут дополнительные требования или проблемы в процессе установки, обратитесь к соответствующей документации или получите поддержку от Microsoft.

Установка Центра сертификации Windows Server 2019

Шаг 1: Установка роли «Центр сертификации»

Первым шагом необходимо установить роль «Центр сертификации» на сервере Windows Server 2019. Для этого откройте «Управление сервером» и перейдите на вкладку «Установка» -> «Добавить роли и компоненты». В появившемся окне выберите «Центр сертификации» и нажмите «Далее». Следуйте инструкциям мастера установки, чтобы завершить установку роли.

Шаг 2: Настройка Центра сертификации

После установки роли необходимо выполнить настройку Центра сертификации. Для этого запустите «Центр администрирования Центра сертификации» из меню «Пуск». Настройте параметры, такие как имя сервера, методы проверки подлинности, а также время жизни сертификатов. После завершения настройки, Центр сертификации будет готов к использованию.

Шаг 3: Выпуск сертификата

Теперь вы можете выпускать сертификаты с помощью Центра сертификации Windows Server 2019. Для этого откройте «Центр администрирования Центра сертификации» и выберите «Выпустить сертификат». Следуйте инструкциям мастера выпуска сертификата, чтобы создать сертификат по вашим требованиям.

Шаг 4: Управление сертификатами

После того, как сертификаты были выпущены, вы можете управлять ими с помощью Центра сертификации Windows Server 2019. Возможные операции включают продление сертификата, отзыв сертификата или добавление новых шаблонов сертификатов. Для выполнения этих операций откройте «Центр администрирования Центра сертификации» и выберите нужное действие.

Установка Центра сертификации Windows Server 2019 является важным шагом для обеспечения безопасности и защиты данных вашей организации. Следуйте указанным выше шагам, чтобы успешно установить и настроить Центр сертификации на вашем сервере Windows Server 2019.

Установка операционной системы Windows Server 2019 на выбранном сервере

Шаги по установке операционной системы Windows Server 2019 на выбранном сервере:

| Шаг 1: | Подготовка загрузочного носителя с Windows Server 2019. Загрузочный носитель можно создать на DVD-диске или USB-флеш-накопителе. |

| Шаг 2: | Подключение загрузочного носителя к выбранному серверу. |

| Шаг 3: | Запуск сервера с загрузочного носителя. Для этого необходимо изменить порядок загрузки в BIOS или выбрать соответствующий пункт меню при запуске сервера. |

| Шаг 4: | Выбор языка, часового пояса и других настроек установки. |

| Шаг 5: | Принятие лицензионного соглашения. |

| Шаг 6: | Выбор типа установки (стандартная или настраиваемая) и диска для установки операционной системы. |

| Шаг 7: | Ожидание завершения процесса установки операционной системы. |

| Шаг 8: | Настройка пароля администратора и других настроек безопасности. |

| Шаг 9: | Завершение процесса установки и перезагрузка сервера. |

После завершения этих шагов операционная система Windows Server 2019 будет установлена на выбранном сервере и готова для дальнейшей настройки и работы.

Установка и настройка Центра сертификации Windows Server 2019

Установка и настройка Центра сертификации Windows Server 2019 включает следующие шаги:

- Установка роли «Центр сертификации»

- Настройка доверия

- Создание корневого сертификата

- Создание промежуточного сертификата (при необходимости)

- Выдача сертификата клиентам

Установка роли «Центр сертификации» производится с помощью установщика ролей и компонентов сервера.

После установки роли необходимо настроить доверие между клиентами и сертификационным центром. Для этого необходимо импортировать корневой сертификат сертификационного центра на клиентские компьютеры.

Далее следует создать корневой сертификат, который будет использоваться для подписи других сертификатов. Создание корневого сертификата включает выбор типа сертификата, подтверждение заполнения атрибутов и генерацию закрытого ключа.

Если необходимо, можно создать промежуточный сертификат, который будет подписываться корневым сертификатом и использоваться для подписи других сертификатов.

После создания корневого и (при необходимости) промежуточного сертификатов можно выдавать сертификаты клиентам. Для этого необходимо подписать запросы сертификатов и экспортировать сертификаты в формате, подходящем для установки на клиентские компьютеры.

Установка и настройка Центра сертификации Windows Server 2019 позволяет организовать безопасную среду в сети и обеспечить защиту данных и пользователей.

Active Directory Certificate Services is the Windows implementation of Public Key Encryption (PKI). ADCS is needed whenever you are hosting a web server that needs to encrypt data over the wire. Instead of buying a public certificate, you implement your own trusted internal Certificate Authority (CA), deploy the Root Certificate to your clients through GPO, and then you can create as many web server certificates as you want.

My deployment consists of two servers with Windows Server 2019. The first server will be the Offline Root Certificate Authority (offline because it will be offline for most of the time) and will not be part of the domain. The second server will be a domain member and will be the Issuing CA.

So on the first server, install the ADCS role on the Workgroup server in Server Manager:

Under Role Services, select Certification Authority.

After the role installation, proceed with the configuration.

This server will be the Standalone Root CA, the domain member will be an Enterprise Subordinate CA.

Create a new private key. SHA256 should be just fine for the hash algorithm with a key length of 2048.

Give the CA a name.

The offline Root CA should be valid for 10 years. The online CA for 5.

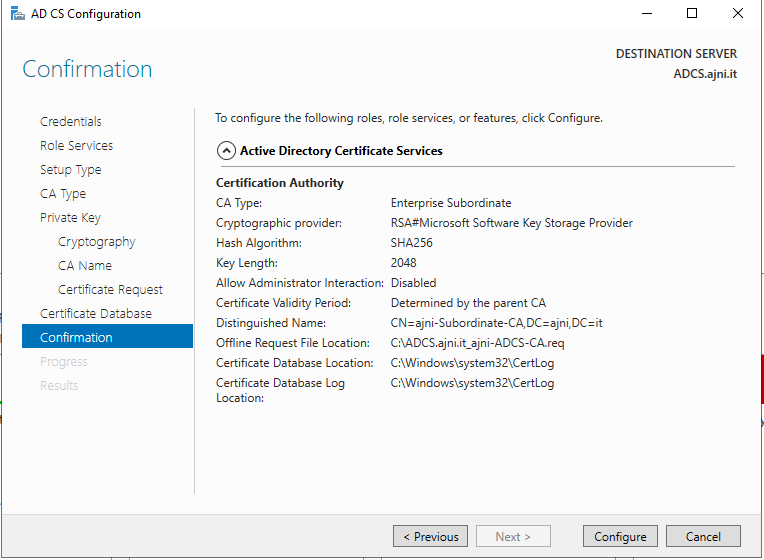

Here a recap of the settings we chose.

Before configuring the second server, let’s change the Authority Information Access (AIA) and the CRL Distribution Point (CDP). These must be reachable by clients at any time. Open the properties and head to extensions. Remove all the distribution points on the CDP and create these ones (I am not sure if IDP is needed, please let me know):

http://www.ajni.it/pki/<CaName>.crt

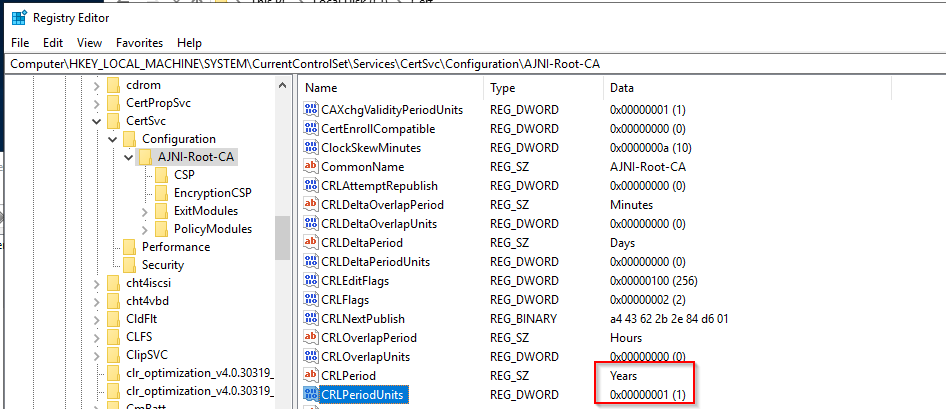

Change the validity period of the Subordinate CA certificate we are just going to issue and the CDP (5 years for the Subordinate CA and one year for the CDP):

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CertSvc\Configuration\AJNI-Root-CA

Now let’s install and configure the second online CA server. The feature installation wizard is the same as on the first server. The configuration is slightly different.

Like previously mentioned, we are using an Enterprise Subordinate CA.

We are creating a new key. The hash algorithm is also SHA256 with a key size of 2048.

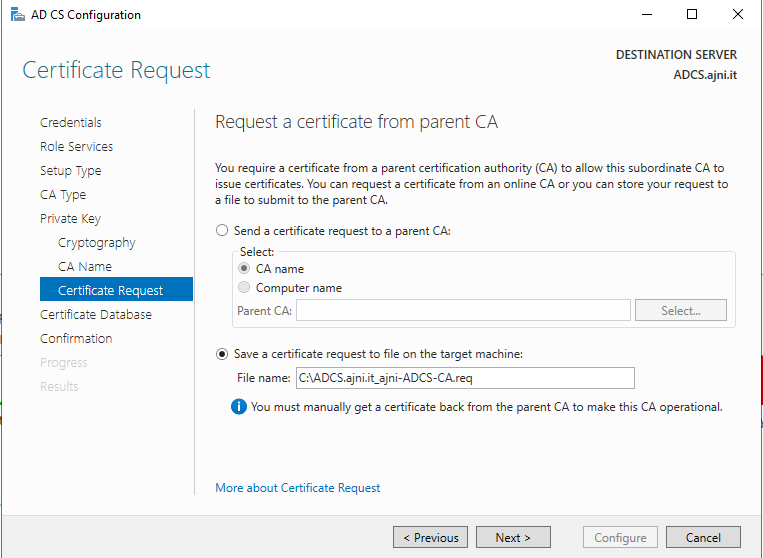

The certificate request will be uploaded to first server and digitally signed by the offline Root CA.

Here is once again the summary of all configured settings.

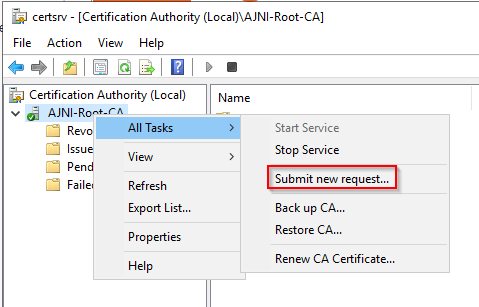

Now upload the certificate request file to the first CA. Open the Certification Authority MMC on the first server and submit a new request.

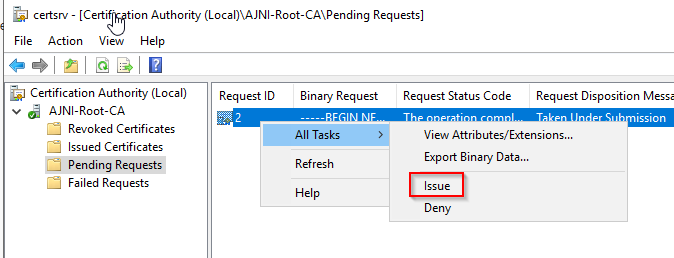

Under Pending Request you should see your request (it might take a few seconds). Here you can issue the certificate.

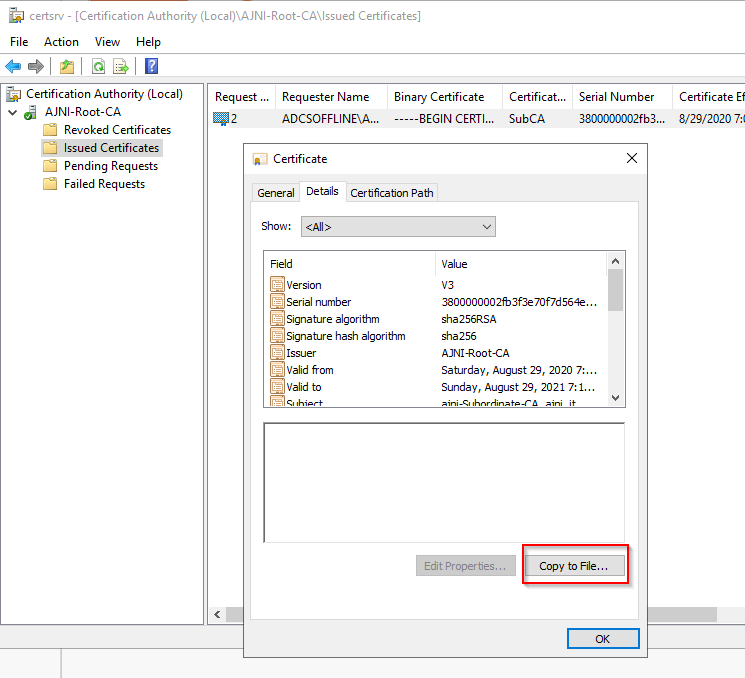

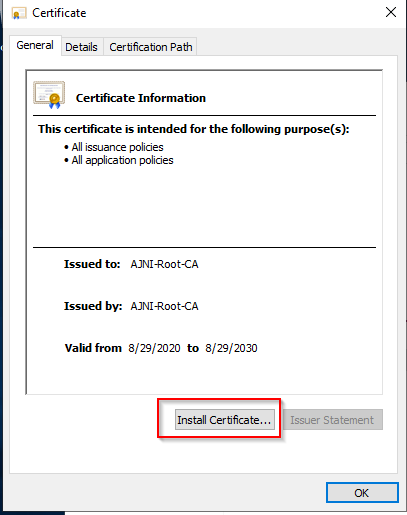

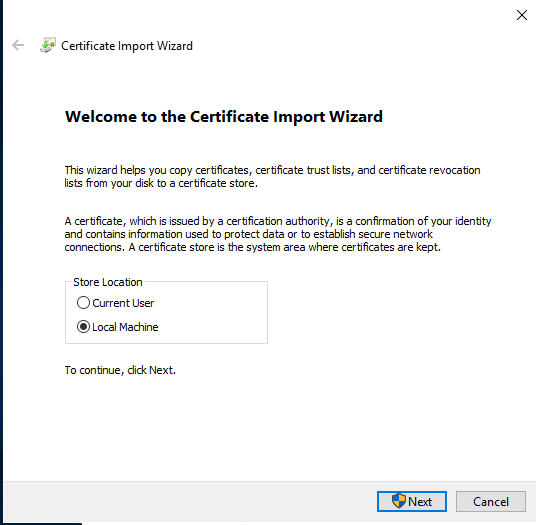

Save the signed certificate to a file as a DER format. Also, copy the Root certificate to the second server and install it in the local certificate store.

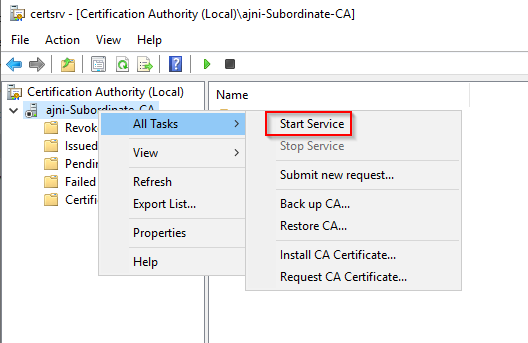

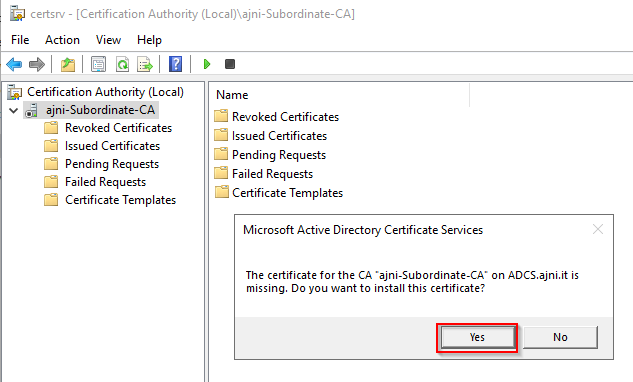

On the online CA, start the ADCS service and install the signed certificate from the offline CA.

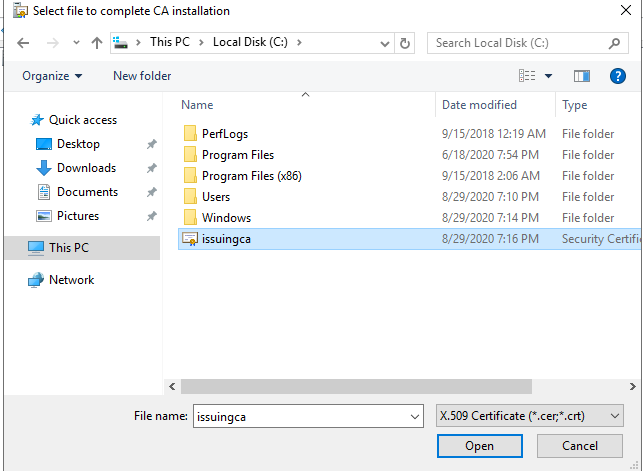

Select the previously saved file.

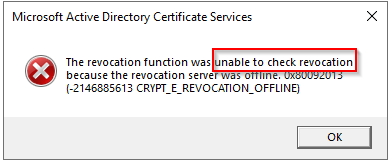

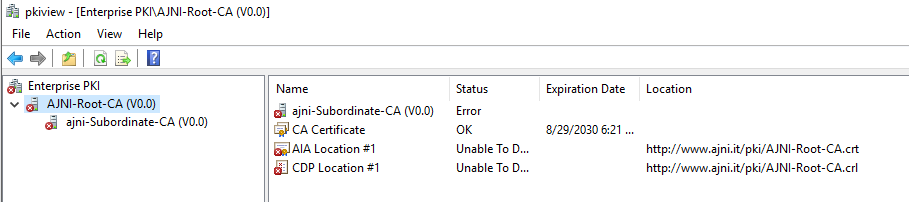

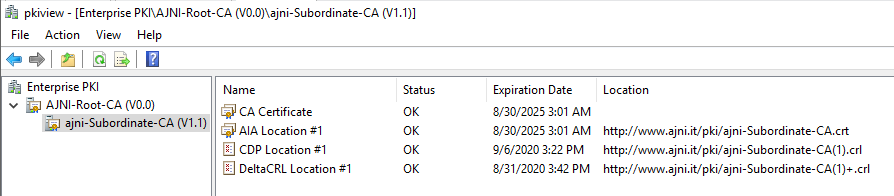

You will probably get an error when attempting to start the service because the CDP is not reachable (http://www.ajni.it/pki/…). With pkiview.msc, you can check if the distribution point are reachable and up-to-date:

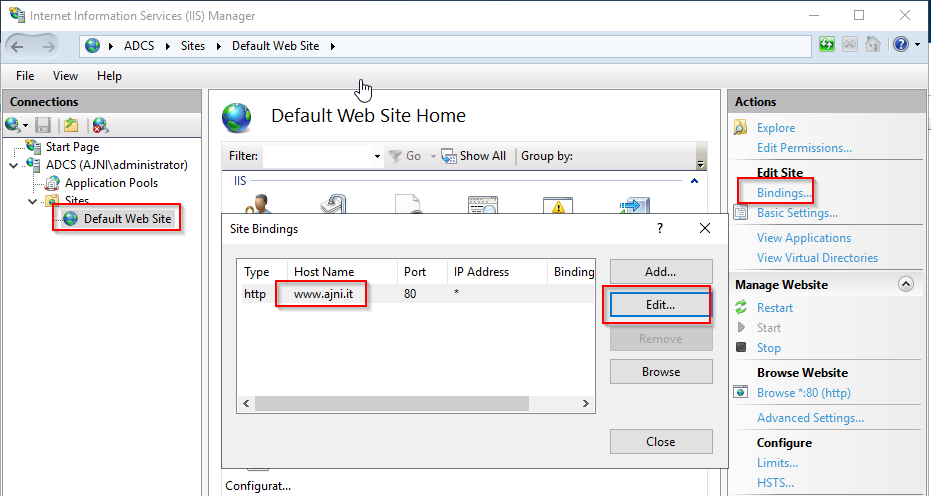

Now you will need a webserver where these files are going to be hosted. I will install IIS on the same server, but it is highly recommended to host it on a separate server.

Change IIS configuration to respond to requests with the DNS name www.ajni.it:

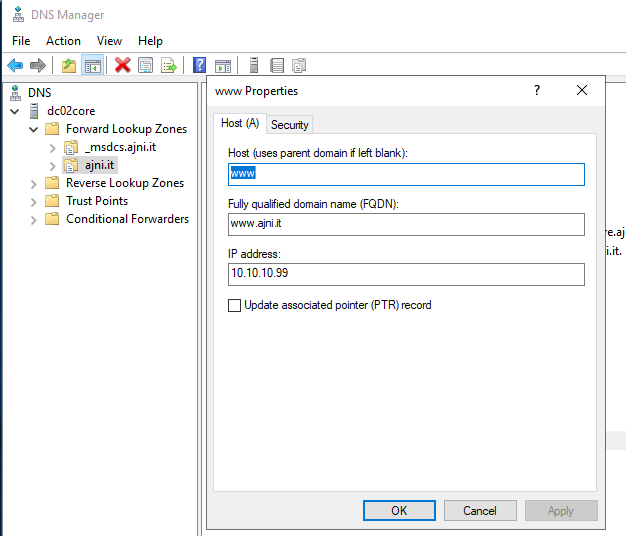

Create a DNS entry pointing to the server:

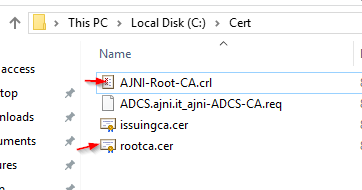

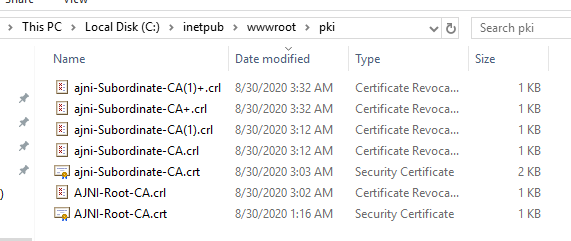

Create the CRL file on the offline Root CA and copy them to the IIS root folder (in my case it’s C:\inetpub\wwwroot\pki):

The file will be created under C:\cert. We’ll also need the Root CA file. The file name needs to be Ajni-Root-CA.crt though.

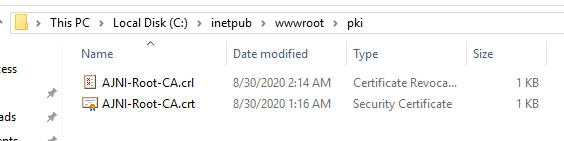

Here the file inside the IIS folder:

On pkiview.msc, everything should be green on the Ajni-Root-CA. When dealing with Delta CRL, IIS might block downloads because of double escaping. To solve that allow double escaping on IIS under Request Filtering:

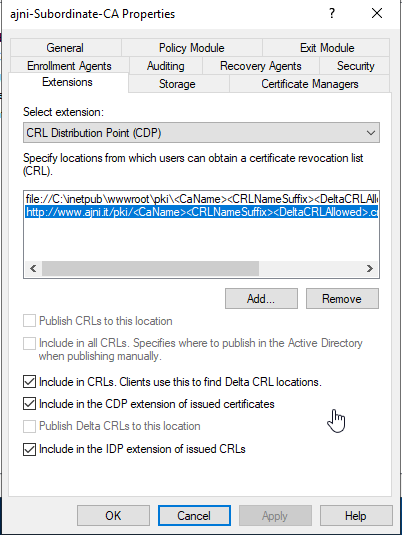

Now that the CDP is reachable, the Subordinate CA can be started without any issues. Like on the Root CA, we have to change CDP and AIA locations:

file://C:\inetpub\wwwroot\pki\<CaName><CRLNameSuffix><DeltaCRLAllowed>.crl

http://www.ajni.it/pki/<CaName><CRLNameSuffix><DeltaCRLAllowed>.crl

With the above configuration, CRL and delta CRL will be automatically published to the IIS root folder.

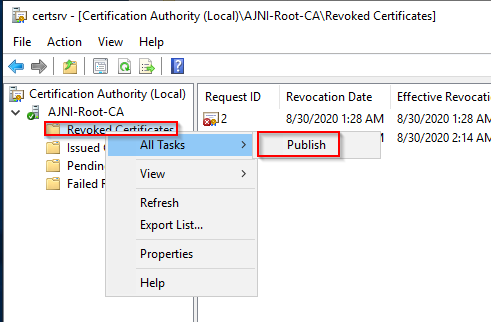

Publish the first CRL manually (you need to revoke one certificate, otherwise, the list will not be created. Do that through certlm.msc). Afterward, everything should be green in pkiview.msc.

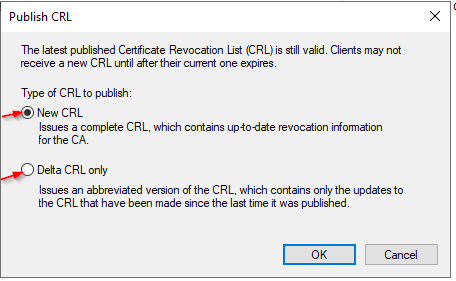

Publish both CRL and Delta CRL.

The files should be created inside C:\inetpub\wwwroot\pki. The Subordinate CA certificate has to be copied manually and named properly. You can ignore the fact that I have 2 Subordinate CA certificates. You should only see one.

Pkiview.msc is also happy:

After everything is set, you can shut down the offline CA. You only have to start it once a year when publishing the CRL.

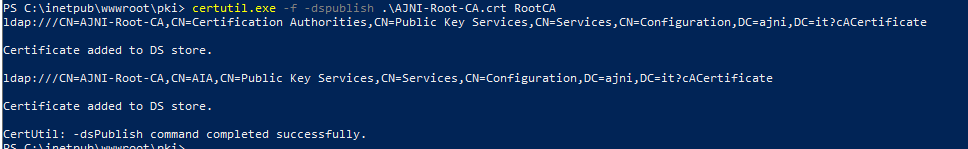

At last, publish the Root certificate in Active Directory with certutil. This can be also achieved with GPO.

certutil.exe -f -dspublish AJNI-Root-CA.crt RootCA