В этой инструкции подробно о работающих способах отключения Microsoft Defender в Windows 11, часть из которых работает постоянно, часть — отключают его лишь на время.

Отключение антивирусной защиты в окне «Безопасность Windows»

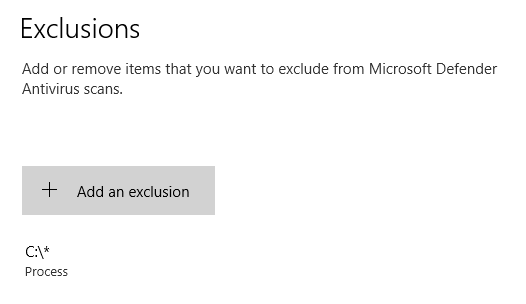

Базовый способ отключения Защитника Windows 11, работающий лишь некоторое время, после чего система вновь включает его — использование интерфейса «Безопасность Windows». Обратите внимание: если причина необходимости отключения антивируса в том, что он удаляет нужные файлы, вы можете просто добавить папки с ними в исключения.

Учитывайте, что всё далее описанное вы выполняете под свою ответственность: возможно, программу, которую не даёт использовать Защитник Windows, действительно не стоит запускать. Чтобы отключить Microsoft Defender в его параметрах, достаточно выполнить следующие шаги:

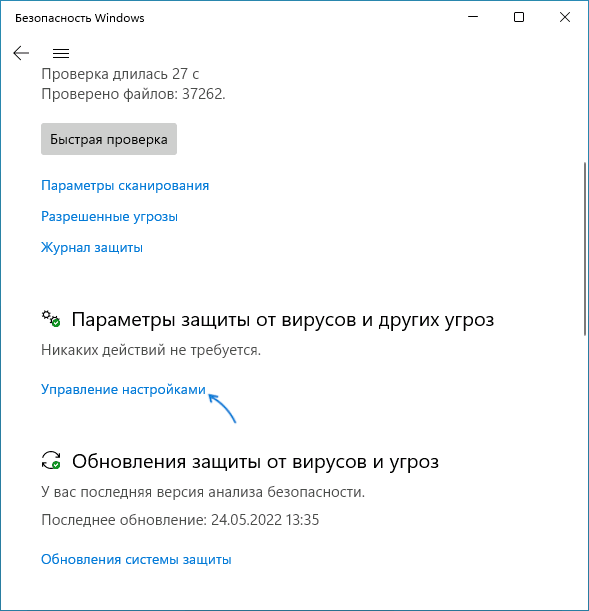

- Откройте окно «Безопасность Windows», используя значок в области уведомлений, либо Параметры — Конфиденциальность и защита — Безопасность Windows.

- Откройте пункт «Защита от вирусов и угроз».

- В разделе «Параметры защиты от вирусов и угроз» нажмите «Управление настройками».

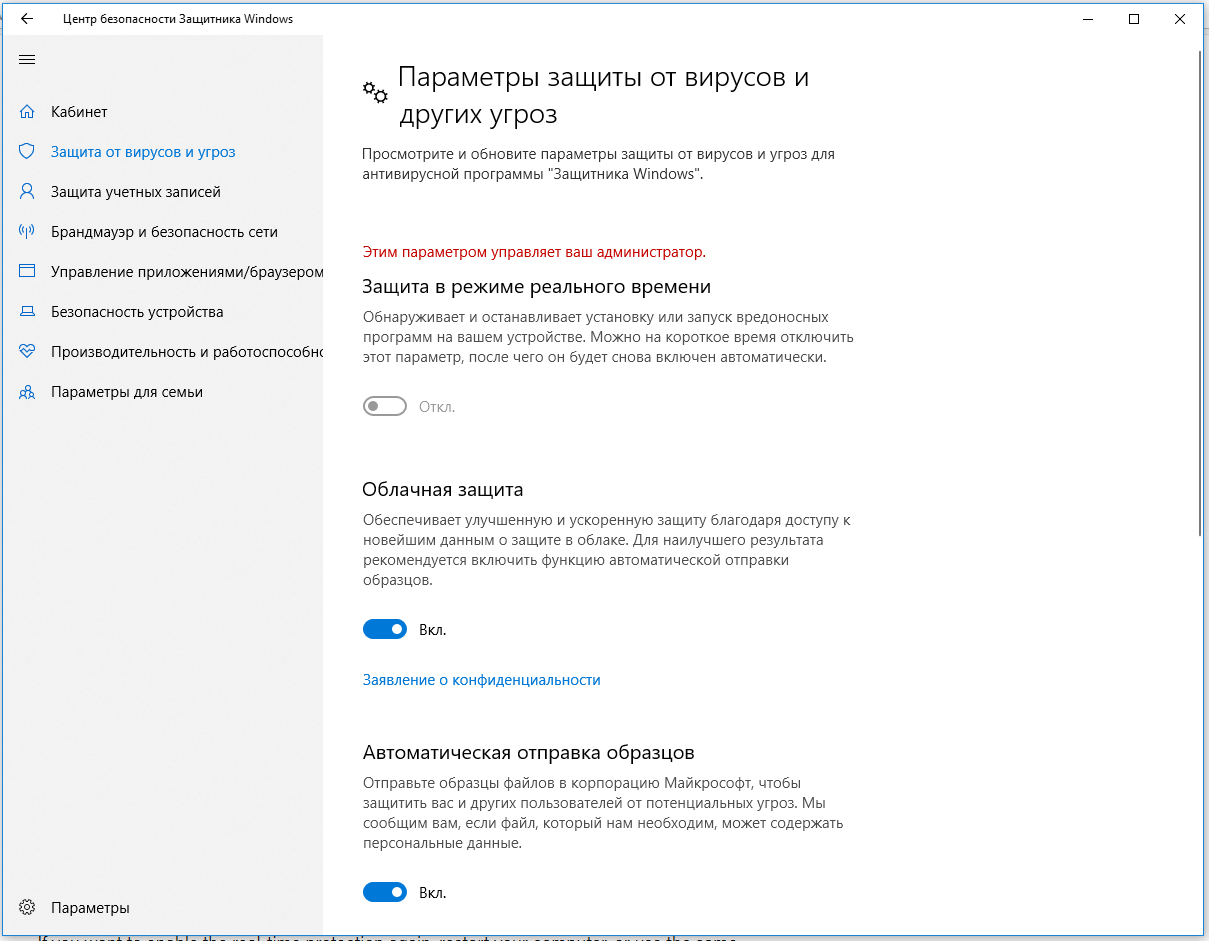

- Отключите пункты «Защита в режиме реального времени», «Облачная защита», «Автоматическая отправка образцов». Если вы отключаете Microsoft Defender, чтобы использовать какие-то программы, которые модифицируют его работу, отключите также пункт «Защита от подделки» в этом же окне.

- Если после проделанных действий какие-то программы не запускаются с сообщением «Вредоносный файл», в окне «Безопасность Windows» зайдите в раздел «Управление приложениями/браузером», откройте «Параметры защиты на основе репутации» и отключите проверку и блокировку потенциально нежелательных приложений, а в свойствах самого файла, если он был скачан из Интернета поставьте отметку «Разблокировать» и примените настройки.

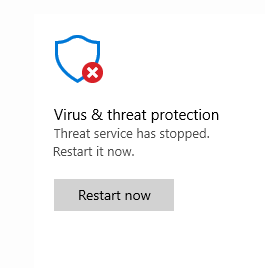

В результате функции антивирусной защиты Microsoft Defender будут временно отключены. Однако, через некоторое время или после перезагрузки защита вновь будет включена.

Скрипт для полного отключения Защитника Windows 11

ToggleDefender — простой bat-скрипт, полностью отключающий все функции защиты в Защитнике Windows (Microsoft Defender), фильтр SmartScreen, уведомления, а также используемые ими службы. Один нюанс: включить антивирус повторно после использования скрипта может быть затруднительным, поэтому рекомендую предварительно создать точку восстановления системы.

Использование скрипта для отключения защитника:

- Перейдите в Безопасность Windows — Защита от вирусов и угроз — Управление настройками параметрами защиты от вирусов и угроз и отключите опцию «Защита от подделки».

- Скачайте скрипт с официального сайта https://www.majorgeeks.com/files/details/toggledefender.html

- Откройте свойства скачанного файла (правый клик — свойства), установите отметку «Разблокировать» и нажмите «Ок».

- Запустите скачанный скрипт.

- Через короткое время появится окно с текущим статусом Защитника Windows и предложением отключить его — «Disable Windows Defender?». Нажмите «Да».

- В течение короткого времени (несколько секунд, какие-либо уведомления появляться не будут) защитник будет полностью отключен, но желательно также перезагрузить компьютер.

- Внутри скрипта в разделе «Personal Configuration Tweak» присутствуют дополнительные опции, например параметры для включения и отключения отправки образов в облако или защиты от потенциально нежелательных программ, которые можно расскомментировать, чтобы они также применялись при использовании скрипта.

Если вы также захотите убрать значок «Безопасность Windows» из области уведомлений панели задач, просто отключите его автозагрузку (подробнее: Как убрать программы из автозагрузки Windows 11).

Полное отключение антивирусной защиты Microsoft Defender в редакторе локальной групповой политики и редакторе реестра

Для использования этого метода предварительно потребуется отключить опцию «Защита от подделки» в Защитнике Windows, для этого:

- Откройте окно «Безопасность Windows», перейдите в пункт «Защита от вирусов и угроз».

- Нажмите «Управление настройками» в пункте «Параметры защиты от вирусов и угроз».

- Отключите пункт «Защита от подделки».

Дальнейшие шаги можно выполнить в редакторе реестра (в Windows 11 любой редакции) или в редакторе локальной групповой политики (только Pro и Enterprise).

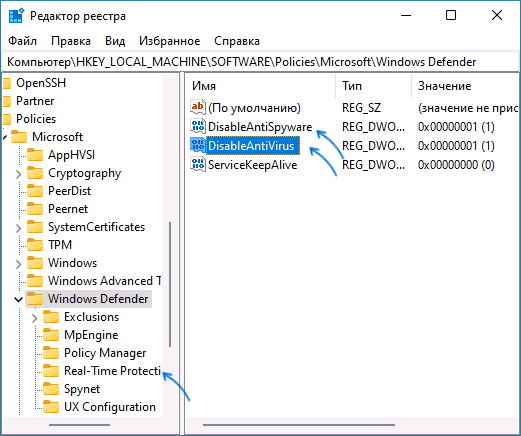

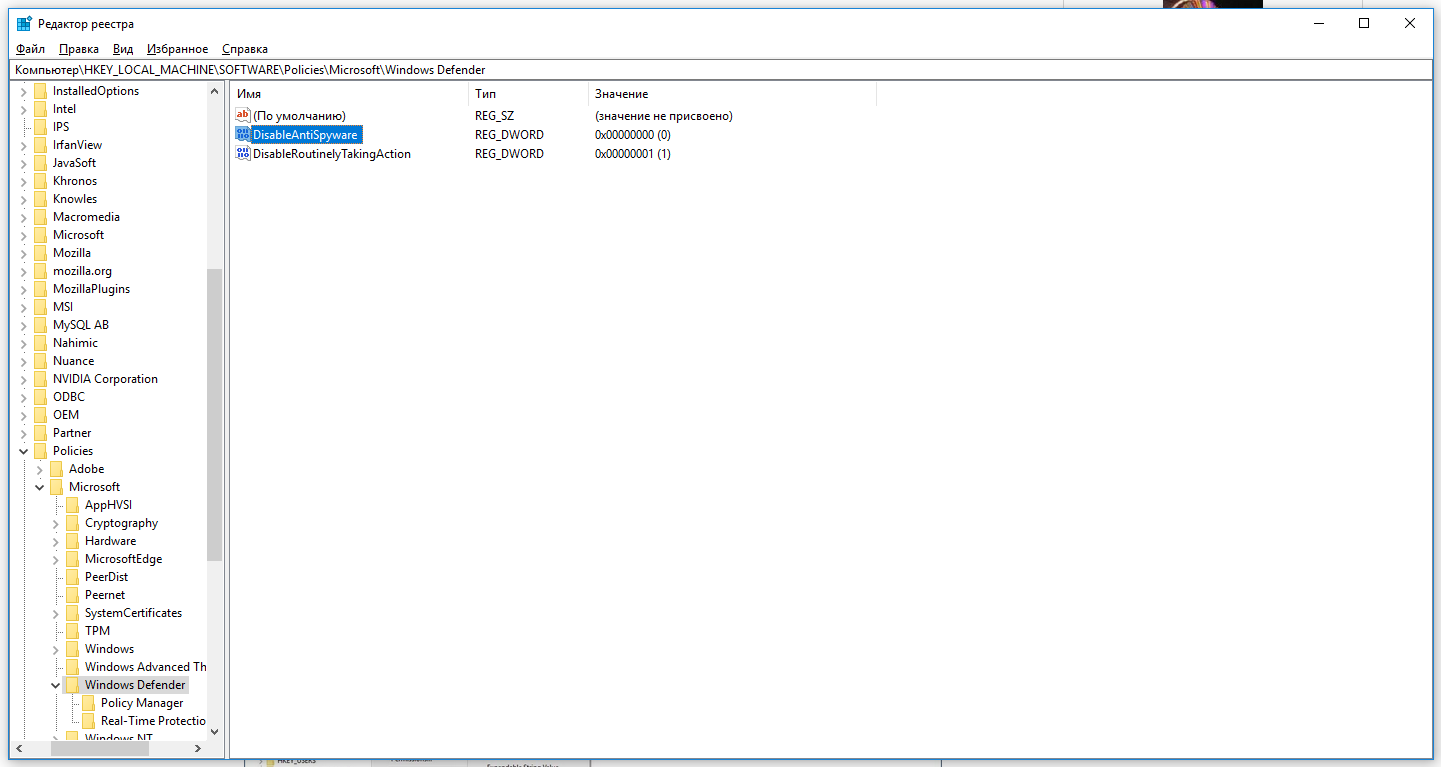

В редакторе реестра

- Нажмите клавиши Win+R на клавиатуре, введите regedit и нажмите Enter.

- Перейдите к разделу реестра HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

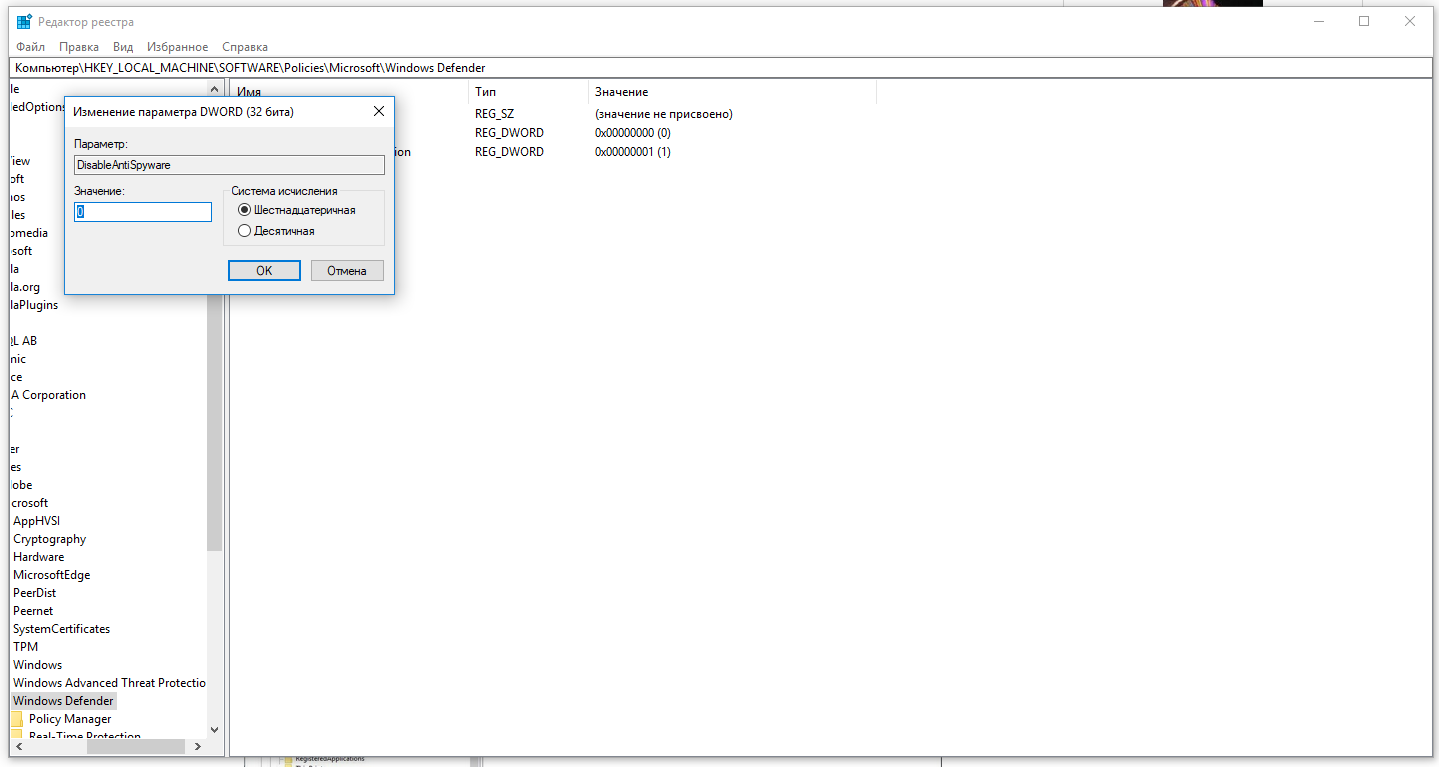

- В правой панели редактора реестра нажмите правой кнопкой мыши, выберите «Создать» — «Параметр DWORD» и создайте параметр с именем DisableAntiSpyware.

- Дважды нажмите по параметру и задайте значение 1 для него.

- В том же разделе создайте параметр DisableAntiVirus и задайте значение 1 для него.

- В разделе Windows Defender создайте подраздел с именем Real-Time Protection, а в нём — параметр DWORD с именем DisableRealtimeMonitoring и значением 1.

- Обновление: вариант из этого, 7-го шага, похоже, больше не работает, параметры возвращаются в исходное состояние. В разделе реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender (потребуется получить права на изменение раздела реестра, может потребоваться перезагрузка в безопасном режиме) создайте параметры DWORD с именами DisableAntiSpyware, DisableAntiVirus и ServiceStartStates и установить значение 1 для каждого из них, перезагрузить компьютер. Для отключения защиты от потенциально нежелательных программ, измените значение параметра PUAProtection в этом разделе на 0.

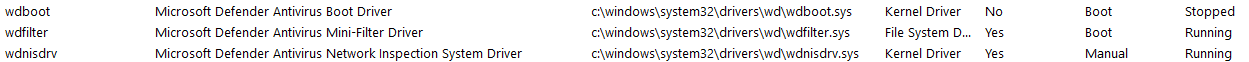

- Если необходимо отключить службы, имеющие отношение к работе Защитника Windows, перезагрузите компьютер в безопасном режиме, а затем измените значение параметра Start на 4 в каждом из следующих разделов реестра:

HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\Sense\ HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WdBoot\ HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WdFilter\ HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WdNisDrv\ HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WdNisSvc\ HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WinDefend\

После выполнения указанных действий, перезагрузите компьютер, защита будет отключена.

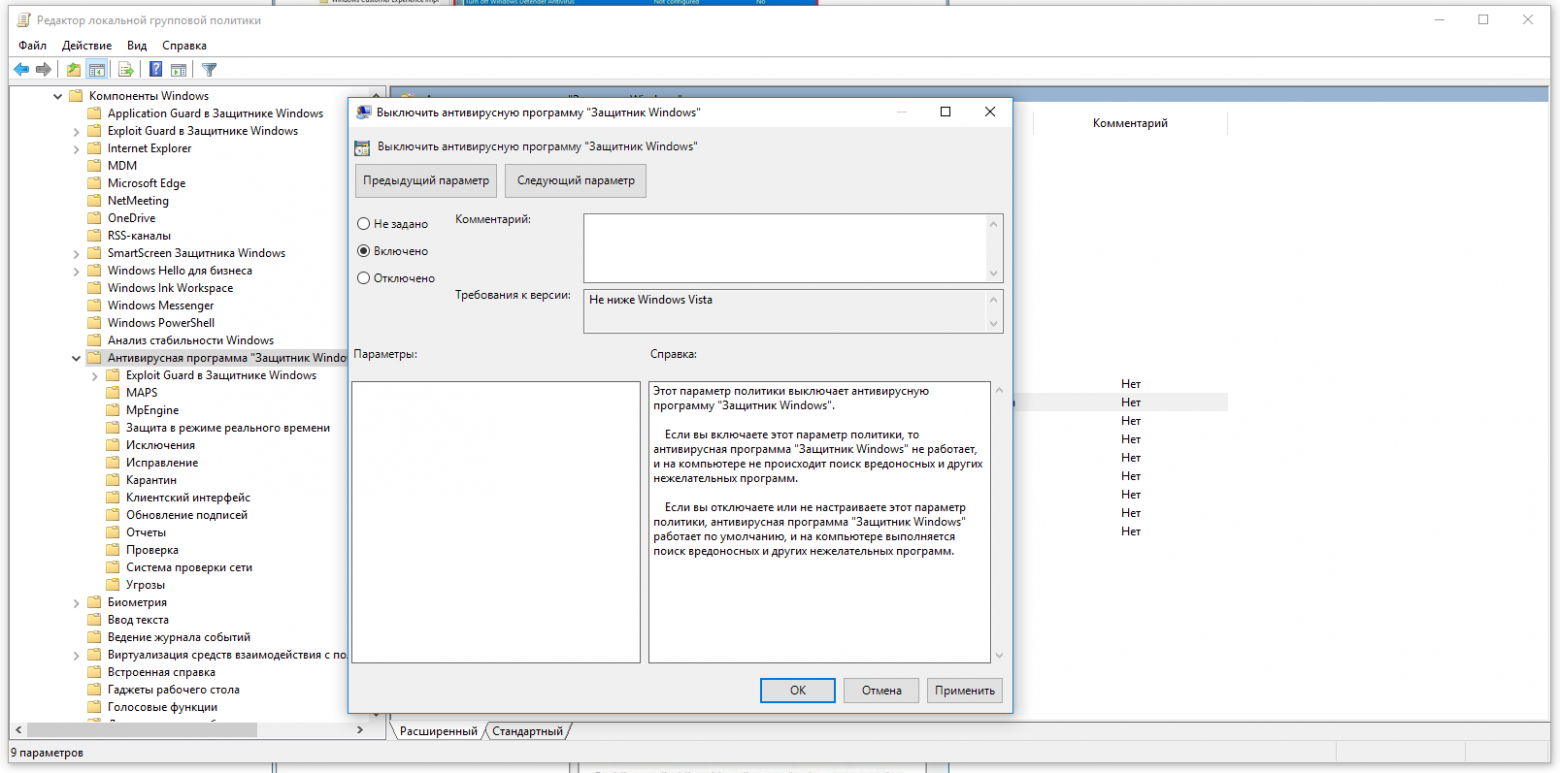

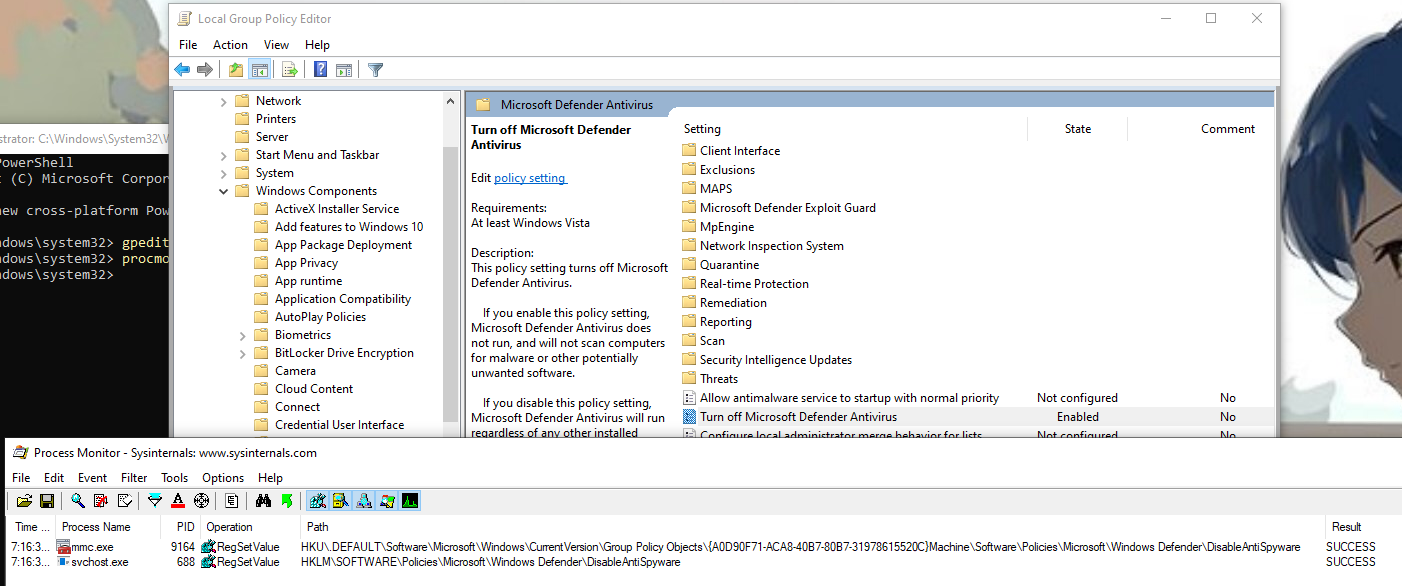

В редакторе локальной групповой политики

- Нажмите правой кнопкой мыши по кнопке «Пуск», выберите пункт «Выполнить», введите gpedit.msc и нажмите Enter.

- В открывшемся редакторе локальной групповой политики перейдите к разделу Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Антивирусная программа Microsoft Defender.

- Дважды нажмите по параметру «Выключить антивирусную программу Microsoft Defender», выберите пункт «Включено» и примените настройки.

- Зайдите во вложенный раздел «Защита в режиме реального времени» и включите политику «Выключить защиту в реальном времени».

После выполнения указанных действий может потребоваться перезагрузка компьютера.

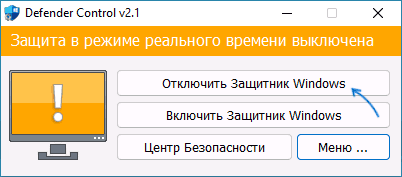

Полное отключение в программе Defender Control

Бесплатная утилита Defender Control — одна из самых эффективных утилит для полного отключения Защитника Windows и его последующего включения при необходимости, регулярно обновляемая с учётом последних изменений защиты.

Внимание: утилита имеет множество обнаружений в VirusTotal. Большинство из них говорит о том, что она служит для отключения Microsoft Defender и обнаружение типа «Not-a-virus», но есть и иные. Гарантий полной безопасности дать не могу.

Порядок использования утилиты будет следующим:

- Перейдите в Безопасность Windows — Защита от вирусов и угроз — Управление настройками (в разделе Параметры защиты от вирусов и угроз) и отключите опцию «Защита от подделки».

- Скачайте архив с Defender Control с официального сайта https://www.sordum.org/9480/defender-control-v2-1/

- Распакуйте архив в папку, которую предварительно следует добавить в исключения Защитника Windows (либо отключить его первым способом). Внутри архива есть ещё один архив, пароль — sordum, распакуйте и его тоже.

- Нажмите правой кнопкой мыши по файлу dControl в папке, выберите пункт «Свойства», установите отметку «Разблокировать» и нажмите Ок. Запустите файл dControl.exe.

- Интерфейс программы очень простой, в разделе Menu — Languages можно включить русский язык интерфейса. В программе есть 3 состояния с соответствующим цветом оформления: Зелёный — Защитник Windows включен, Красный — отключен, Оранжевый — частично отключен (например, в параметрах).

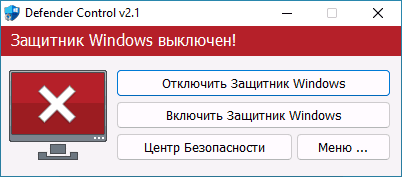

- Для того, чтобы полностью отключить Защитник Windows в Defender Control, просто нажмите соответствующую кнопку и дождитесь смены статуса.

После отключения, программу можно закрыть, но лучше сохранить где-то, либо помнить о том, где её можно скачать при необходимости на случай, если включить Microsoft Defender потребуется снова.

Защитник Windows — это антивирусное приложение, установленное по умолчанию в Windows 10. Защитник предназначен для защиты компьютера от вирусов и обеспечивает лучшую защиту от всех видов вредоносных программ. Однако, если вы предпочитаете использовать альтернативное решение для защиты вашего ПК, вы можете отключить Защитник Windows.

Во время установки, некоторые антивирусные программы просят пользователя вручную отключить Защитник Windows в Windows 10.

В предыдущей версии Windows отключить защитника Windows было легко. Параметры Защитника Windows позволяли включить или отключить защитник. В Windows 10 Fall Creators Update, Майкрософт перенесла параметры приложения в – Центр безопасности Защитника Windows.

Отключить Защитник Windows в Windows 10.

Ниже представлены 3 способа отключения Защитника Windows:

- Временное – Возможность отключить защитник с помощью Центра безопасности Защитника Windows

- Постоянное — Отключение Защитника Windows с помощью редактора реестра.

- С помощью скрипта PowerShell

В первом случае, Windows 10 через непродолжительное время, обнаруживает, что Защитник отключен и включит его автоматически. Многим пользователям, вполне достаточно временного отключения.

Во 2 м и 3 случае — Защитник Windows в Windows будет полностью отключен.

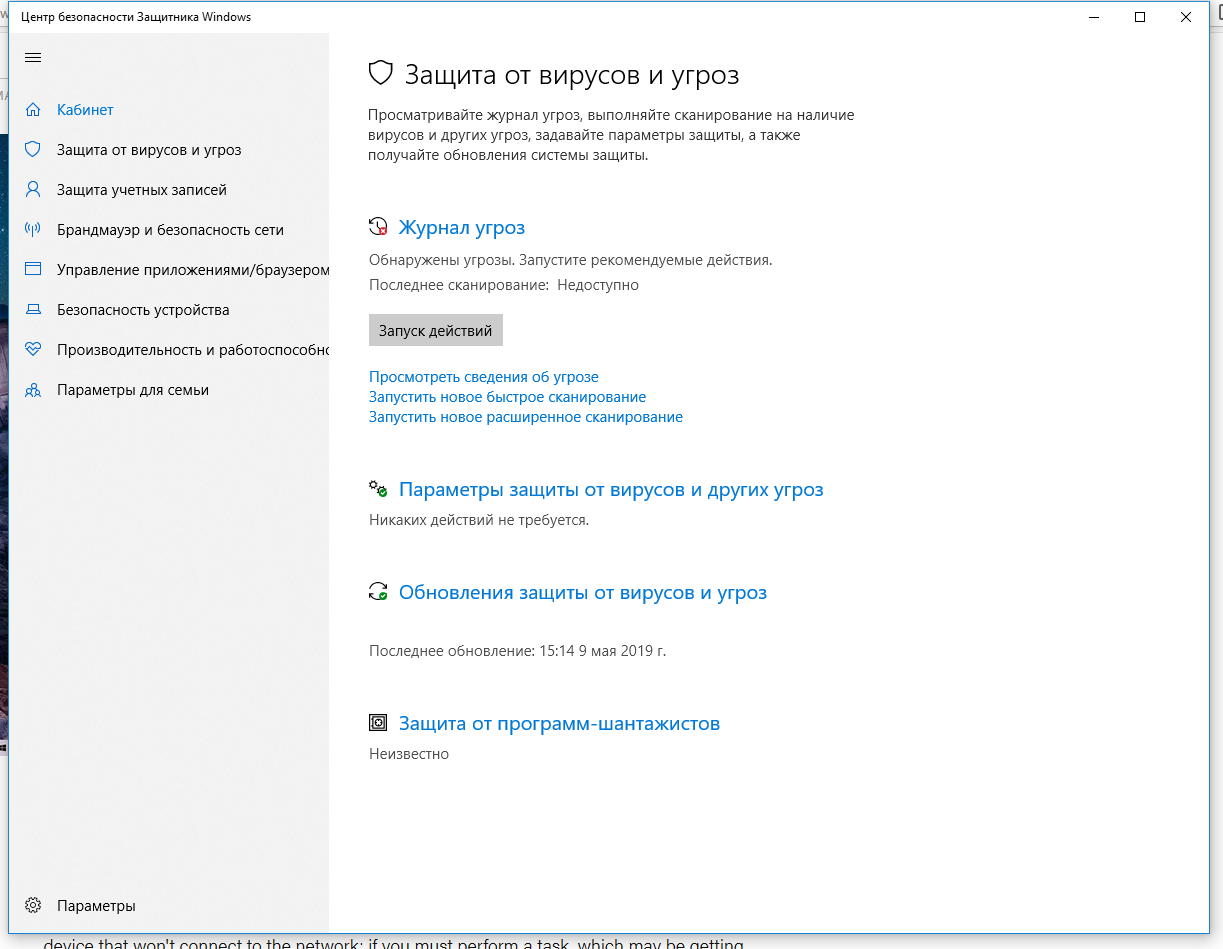

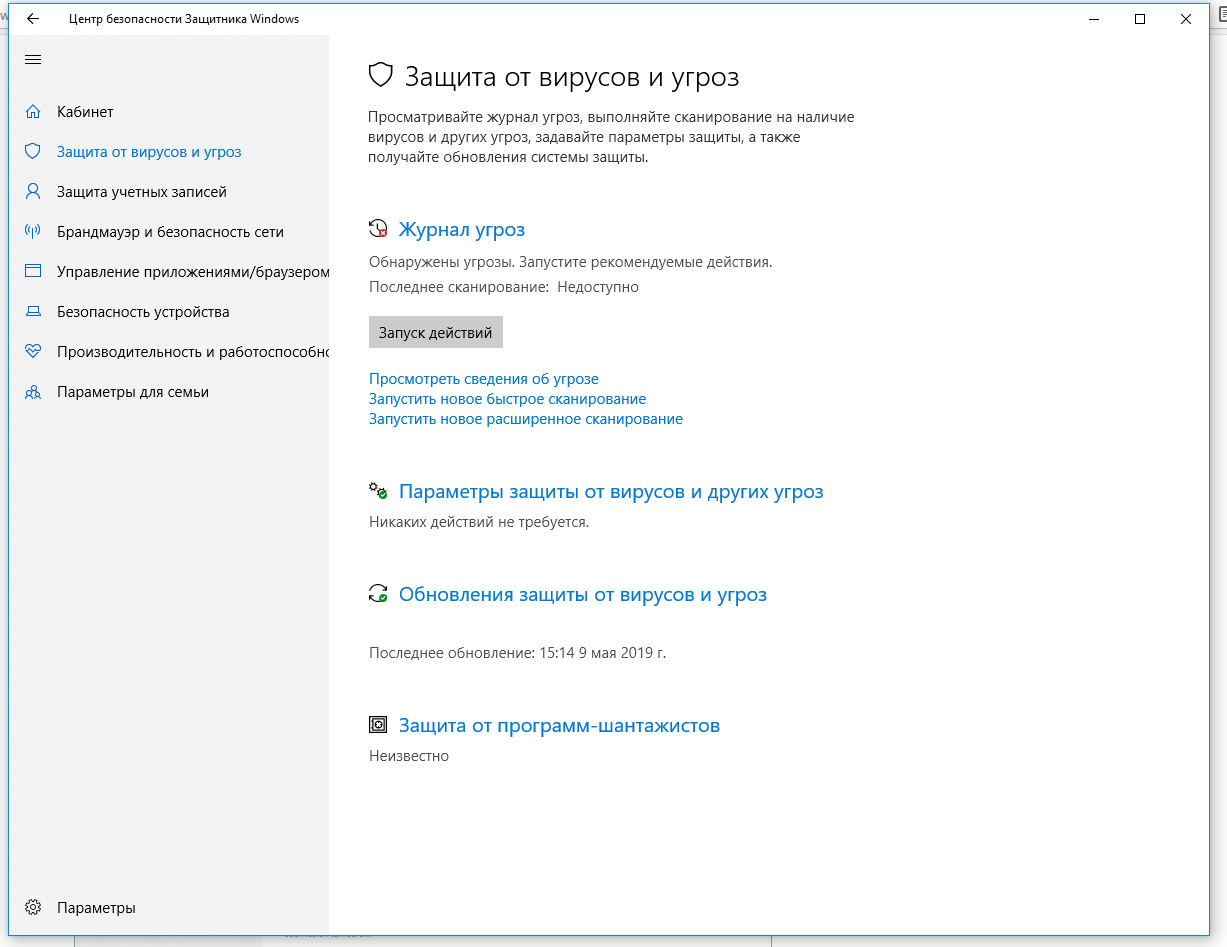

Способ 1 — Отключить Защитник в Windows 10 с помощью Центра безопасности

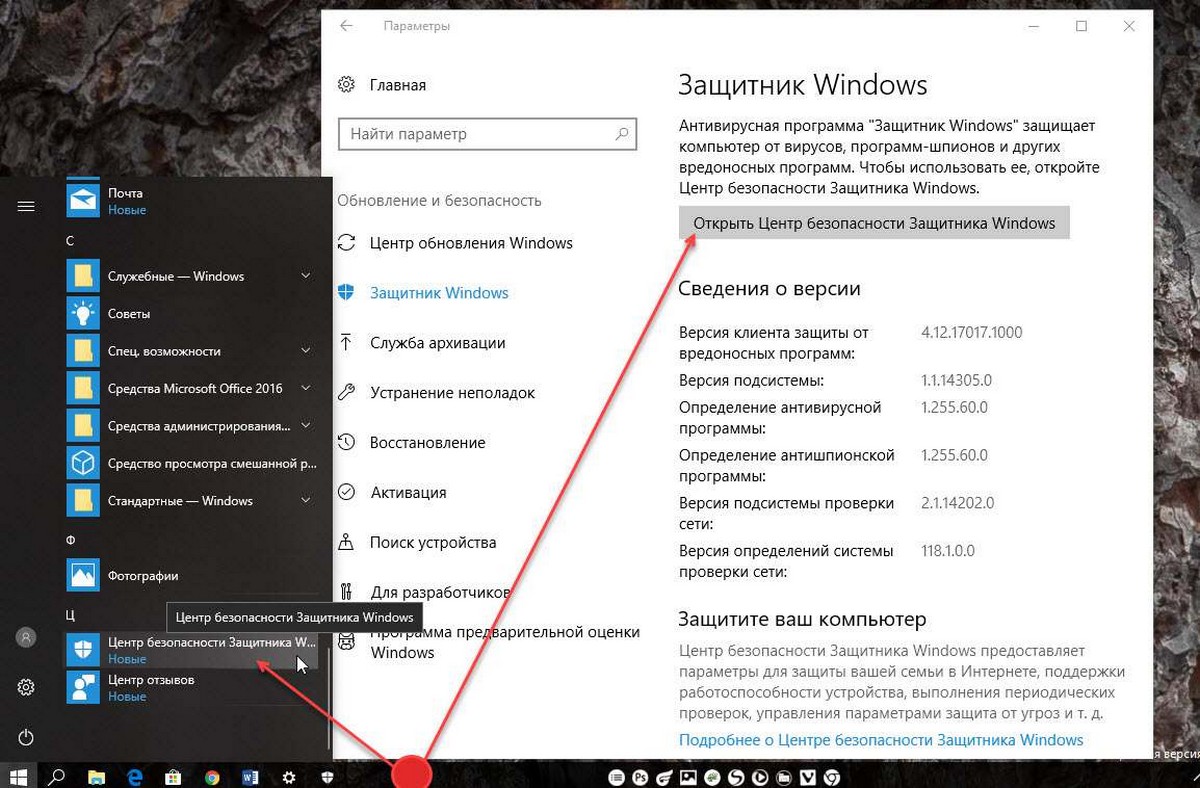

- Откройте Центр безопасности Защитника Windows. Вы можете открыть Центр безопасности защитника Windows из меню «Пуск» или с помощью приложения «Параметры Windows», нажав сочетание клавиш Win + I и перейдя по следующему пути Обновление и безопасность → Защитник Windows → Открыть центр безопасности защитника Windows

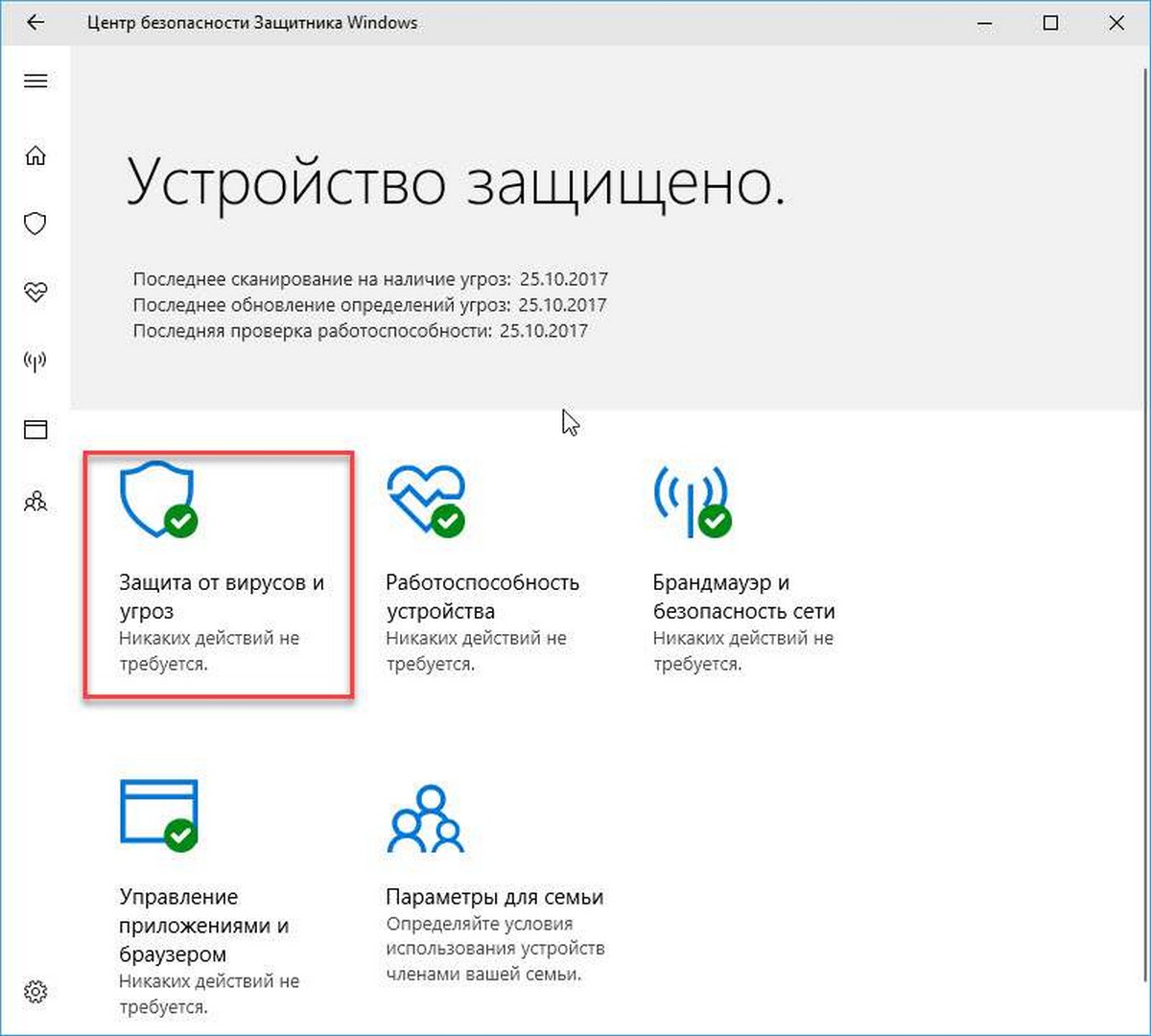

- В пользовательском интерфейсе приложения нажмите значок «Защита от вирусов и угроз».

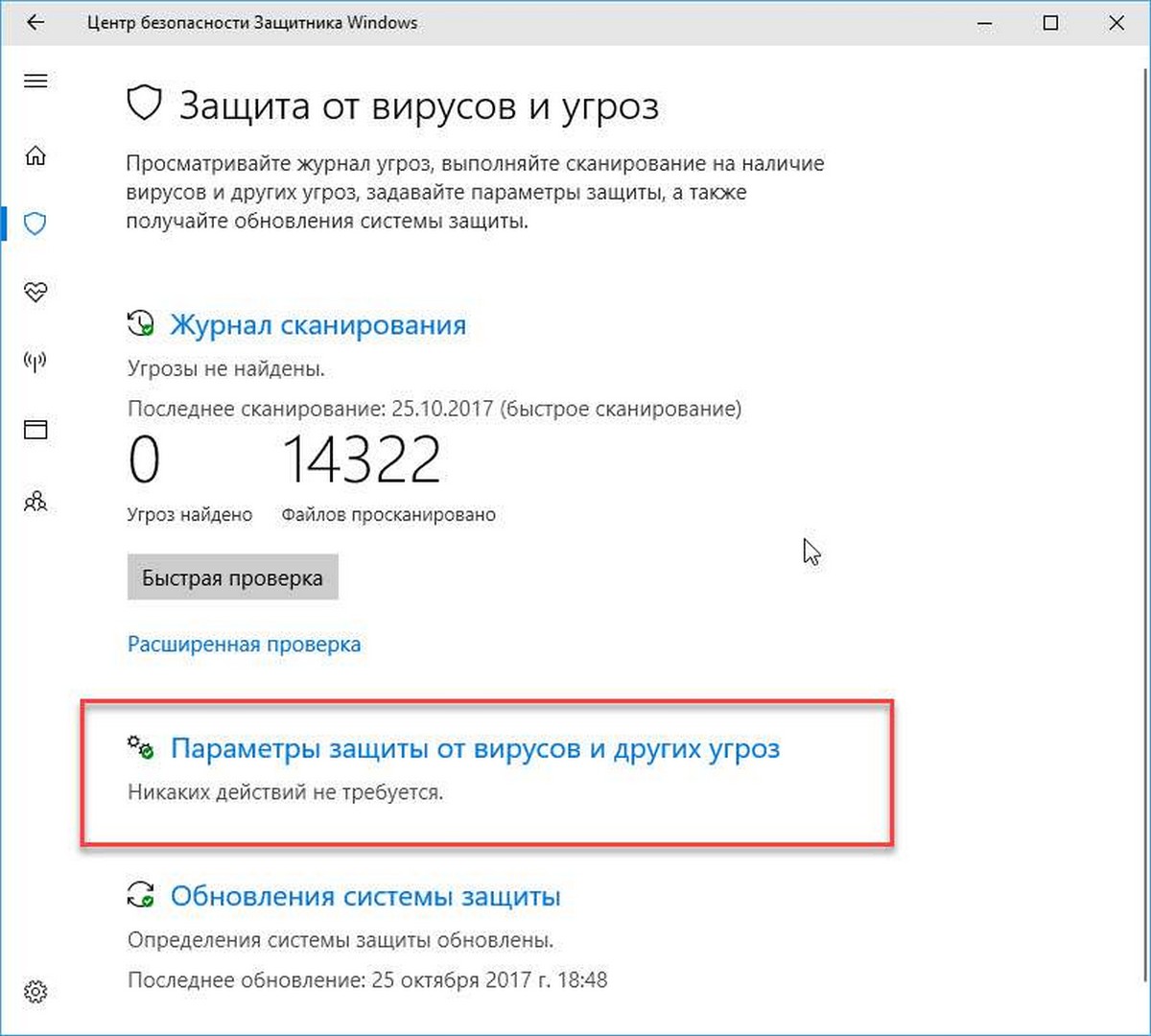

- На следующей странице нажмите ссылку «Параметры защиты от вирусов и угроз».

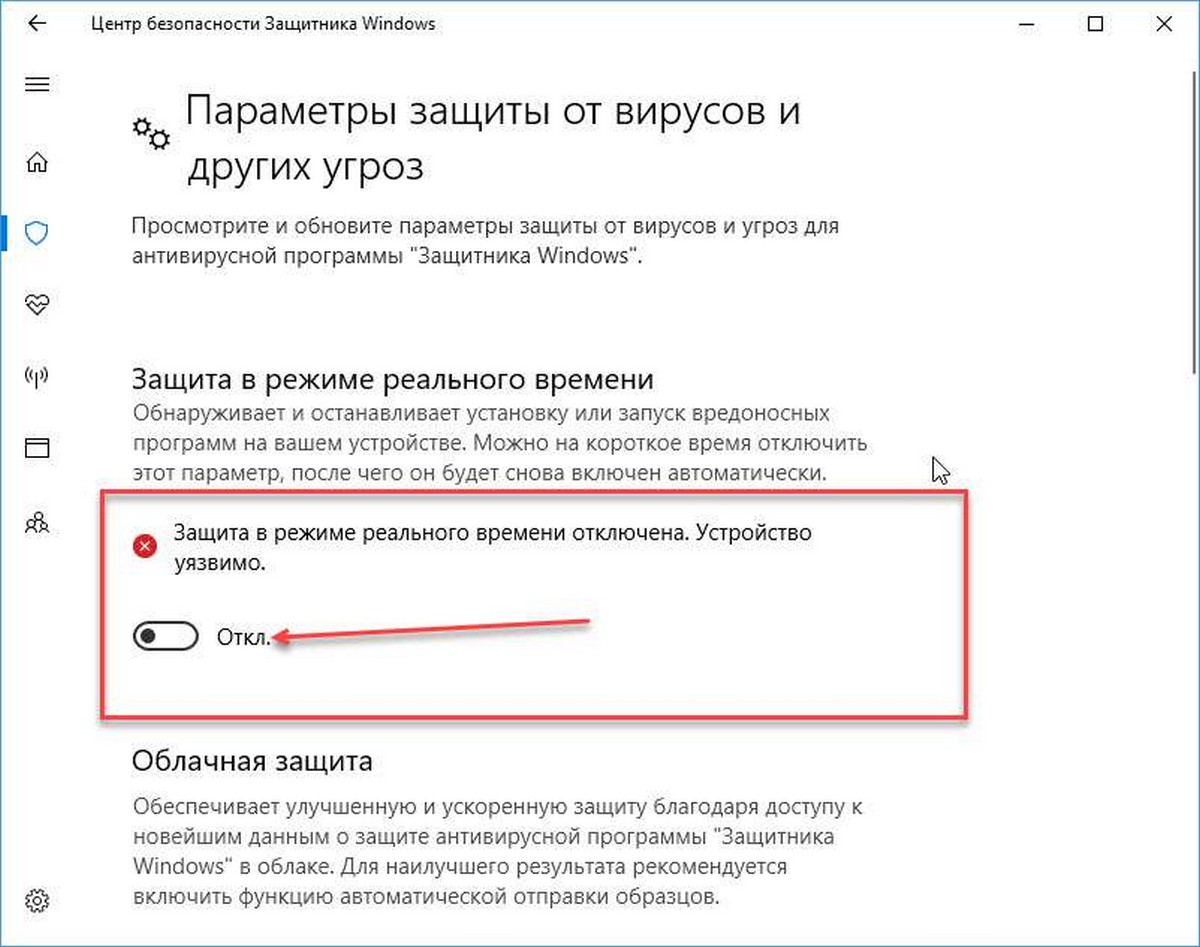

- На следующей странице установите переключатель «Защита в реальном времени» в положение «Откл.». Это временно отключит Защитник Windows в Windows 10.

К сожалению, невозможно использовать описанный выше метод, если вам необходимо постоянно отключать Защитник Windows. Вместо этого вам нужно использовать Способ 2.

Примечание: Это не приведет к удалению значка Защитник Windows на панели задач, чтобы скрыть значок, обратитесь к следующей статье: Как отключить иконку Защитника Windows, в Windows 10 ?

Способ 2 — Отключить Защитник Windows в Windows 10.

Чтобы навсегда отключить Защитник Windows в Windows 10, выполните следующие действия.

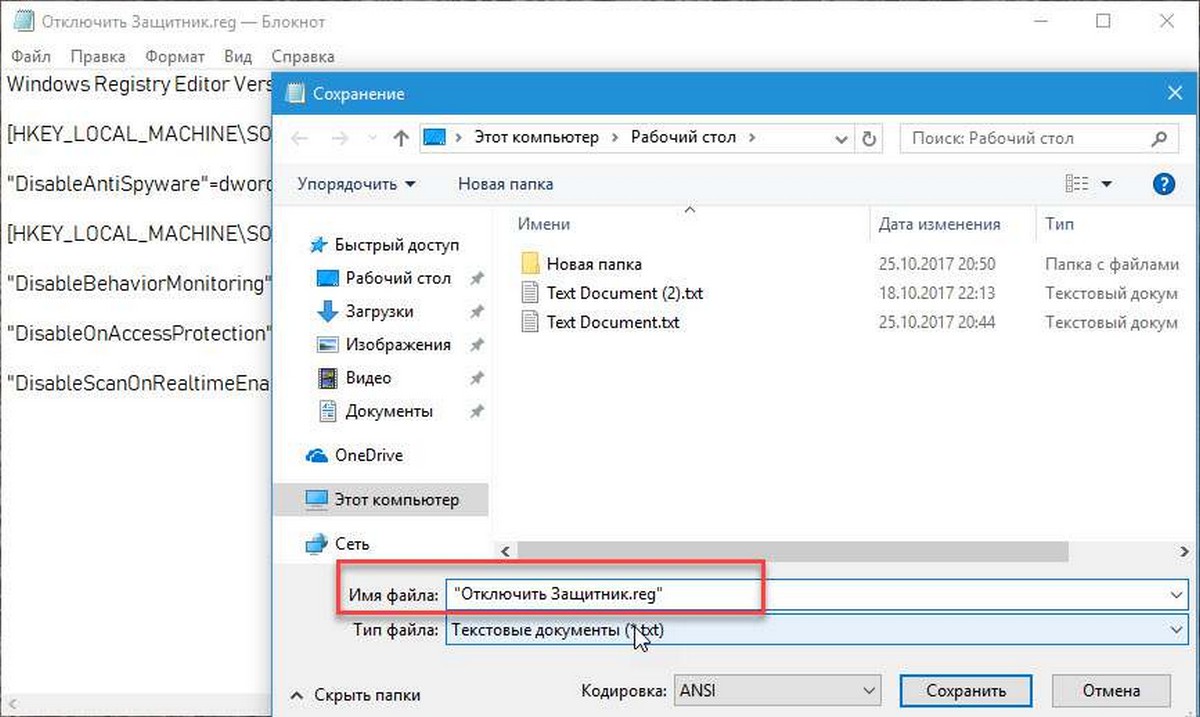

- Откройте «Блокнот» и вставьте следующий текст в новый текстовый документ:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender]

"DisableAntiSpyware"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection]

"DisableBehaviorMonitoring"=dword:00000001

"DisableOnAccessProtection"=dword:00000001

"DisableScanOnRealtimeEnable"=dword:00000001

2. В «Блокноте» нажмите Ctrl + S или выберите пункт «Сохранить как» в меню Файл. Откроется диалоговое окно «Сохранить». Введите или скопируйте-вставьте следующее имя «Отключить Защитник.reg», включая кавычки. Двойные кавычки важны для обеспечения того, чтобы файл получил расширение * .reg, а не * .reg.txt.

Вы можете сохранить файл в любом месте, например, «Рабочий стол».

3. Дважды кликните файл * .reg. которые вы создали. Подтвердите запрос UAC и нажмите «Да», чтобы внести изменения в реестр.

4. Перезагрузите Windows 10.

Вы можете сэкономить время и загрузить готовые к использованию файлы реестра, с их помощью вы можете включить и отключить Защитник.

Загрузите файлы реестра «Отключить Защитник»

Примечание: Файл «Включить Защитник Windows 10.reg» позволяет снова включить защитника Windows. Поэтому нет необходимости создавать точку восстановления вручную перед отключением защитника, если вы планируете включить защитник Windows в будущем.

Способ 3 — Отключить Защитник Windows с помощью скрипта PowerShell

Ниже мы рассмотрим, как создать, простой скрипт PowerShell. При первом запуске, скрипт отключит «Защитник», запустив его второй раз, и он снова включит Защитник Windows. Вам нужно будет запустить сценарий от имени администратора, поскольку обычные пользователи не могут отключать Защитник Windows.

Шаг 1: Откройте «Блокнот» и вставьте в него следующее.

$preferences = Get-MpPreference Set-MpPreference -DisableRealtimeMonitoring (!$preferences.DisableRealtimeMonitoring)

Сохраните его с расширением файла PS1.

Вы можете открыть PowerShell с правами администратора, указать его на этот скрипт и запустить его. Конечно, вам понадобится более простой способ сделать это, особенно если вы не можете запускать сценарии PowerShell .

Вы можете создать ярлык на рабочем столе, который будет запускать скрипт, вам нужно будет запустить ярлык с правами администратора.

Шаг 2: Кликните правой кнопкой мыши на пустой области рабочего стола и выберите «Создать» → «Ярлык». Вставьте следующее в поле «Укажите расположение объекта», но измените «Путь к скрипту» на фактический путь к скрипту который создали в Шаге 1.

%SystemRoot%\system32\WindowsPowerShell\v1.0\powershell.exe -ExecutionPolicy Bypass -File "Путь к скрипту"

После того, как вы создали ярлык, кликните на нем, правой кнопкой мыши и выберите «Запуск от имени администратора». Когда вы запускаете скрипт, Защитник Windows отключен, вы увидите всплывающее сообщение о отключении.

Внимание!

Защитник Windows не будет автоматически запущен. После того, как вы закончите выполнение нужных задач, вам нужно снова запустить этот скрипт и активировать Защитник Windows.

Все.

Время на прочтение

3 мин

Количество просмотров 953K

В Windows 10 имеется встроенный антивирус Windows Defender («Защитник Windows»), защищающий компьютер и данные от нежелательных программ: вирусов, шпионских программ, программ-вымогателей и многих других типов вредоносных программ и действий хакеров.

И хотя встроенного решения для защиты достаточно для большинства пользователей, бывают ситуации, в которых вы можете не захотеть пользоваться этой программой. К примеру, если вы настраиваете устройство, которое не будет выходить в сеть; если вам необходимо выполнить задачу, блокируемую этой программой; если вам нужно уложиться в требования политики безопасности вашей организации.

Единственная проблема связана с тем, что полностью удалить или отключить Windows Defender у вас не выйдет – эта система глубоко интегрирована в Windows 10. Однако есть несколько обходных путей, при помощи которых вы можете отключить антивирус – это использование локальной групповой политики, реестра или настроек Windows в разделе «Безопасность» (временно).

Как отключить Защитник Windows через настройки безопасности Windows

Если вам нужно выполнить определённую задачу, и не нужно отключать Защитника полностью, вы можете сделать это временно. Для этого при помощи поиска в кнопке «Пуск» найдите раздел «Центр безопасности Защитника Windows», и выберите в нём пункт «Защита от вирусов и угроз».

Там перейдите в раздел «Параметры защиты от вирусов и других угроз» и кликните по переключателю «Защита в режиме реального времени».

После этого антивирус отключит защиту компьютера в реальном времени, что позволит вам устанавливать приложения или выполнять определённую задачу, которая была недоступна вам из-за того, что антивирус блокировал необходимое действие.

Чтобы снова включить защиту в реальном времени, перезапустите компьютер или заново пройдите все этапы настроек, но на последнем шаге включите переключатель.

Это решение не является постоянным, но лучше всего подходит для отключения антивируса Windows 10 для выполнения определённой задачи.

Как отключить Защитник Windows через групповые политики

В версиях Windows 10 Pro и Enterprise вам доступен редактор локальных групповых политик, где можно навсегда отключить Защитника следующим образом:

Через кнопку «Пуск» запустите исполняемый скрипт gpedit.msc. Откроется редактор политик. Перейдите по следующему пути: Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Антивирусная программа «Защитник Windows».

Двойным нажатием откройте пункт «Выключить антивирусную программу „Защитник Windows“». Выберите настройку «Включено» для включения этой опции, и, соответственно, отключения Защитника.

Нажмите «ОК» и перезапустите компьютер.

После этого антивирус будет навсегда отключён на вашем устройстве. Но вы заметите, что иконка со щитом останется в панели задач – так и должно быть, поскольку эта иконка принадлежит к приложению «Безопасность Windows», а не самому антивирусу.

Если вы передумаете, вы всегда можете заново включить Защитника, повторив эти шаги, и на последнем шаге выбрав вариант «Не задано», после чего снова нужно будет перезагрузить компьютер.

Как отключить Защитник Windows через реестр

Если у вас нет доступа к редактору политик, или у вас установлена Windows 10 Home, вы можете отредактировать реестр Windows, отключив тем самым Защитника.

Напоминаю, что редактировать реестр рискованно, и ошибки в этом деле могут нанести непоправимый ущерб текущей установленной копии Windows. Лучше сделать резервную копию системы перед тем, как начинать редактирование.

Чтобы полностью отключить Защитиника через реестр, запустите через кнопку «Пуск» программу regedit, и перейдите в ней по следующему пути:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

Совет: этот путь можно скопировать и вставить в адресную строку редактора реестра.

Затем правой клавишей нажмите на ключ (каталог) Windows Defender, выберите «Новый» и DWORD (32-bit) Value. Назовите новый ключ DisableAntiSpyware и нажмите «Ввод». Затем двойным щелчком откройте редактор ключа и задайте ему значение 1.

Нажмите ОК, и перезапустите компьютер.

После этого Защитник Windows уже не будет защищать вашу систему. Если вы захотите отменить эти изменения, повторите все шаги, но в конце удалите этот ключ или назначьте ему значение 0.

Рекомендации

Несмотря на наличие нескольких методов отключения Защитника Windows, мы не рекомендуем использовать компьютер вообще без антивирусных программ. Однако вы можете столкнуться с ситуациями, в которых отключение этой функции будет лучшим вариантом. А если вы устанавливаете стороннюю программу-антивирус, вам не нужно отключать Защитника вручную, поскольку во время установки он отключится автоматически.

Table of Contents

- Registry configuration

- Disable Defender: the Microsoft way

- DisableAntiSpyware

- GPO

- Temporary solution

- Disable Defender: the hacker way

- How it works

- Scripting in PowerShell

Once again, after a Windows update, Windows Defender activated itself again. It finally bothered me enough to take an actual look at how to disable it permanently and reliably, in a fully automated way (a PowerShell script), on my Windows 10 20H2 (build 19042).

WARNING (please read me):

This script is not intended as a “stop/start” solution. It aims at disabeling permanently windows defender, even removing its files if you chose to. I made it as a malware analyst, for my usage, and decided to share it to help others. The “general public” might find another, easier to use solution that suit their need better.

I would also add that some alternative working solutions have been added in the comments of this article (many thanks to their writers !) : it’s definitly worth checking.

TL;DR : the final script can be found here : https://github.com/jeremybeaume/tools/blob/master/disable-defender.ps1

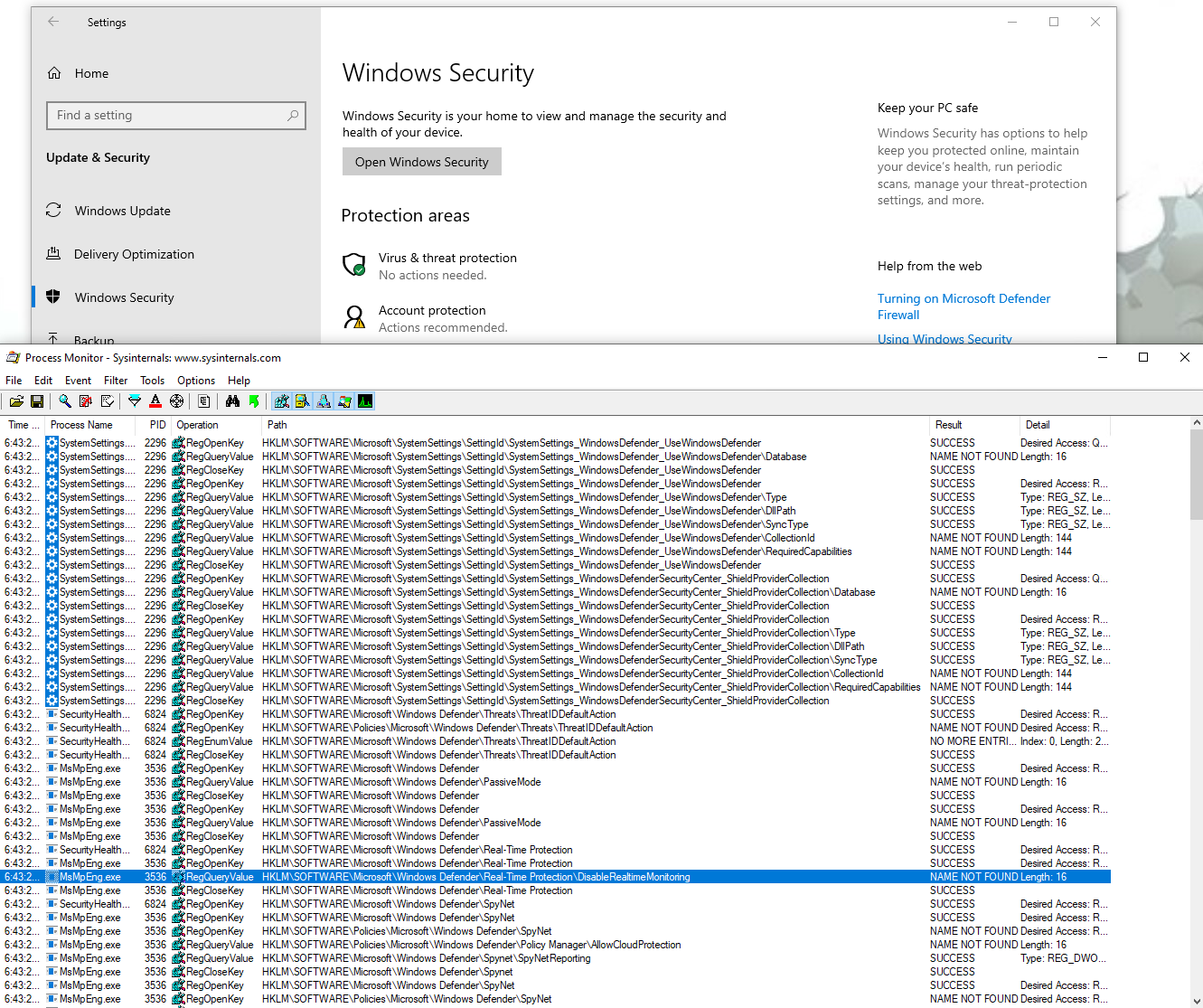

Registry configuration

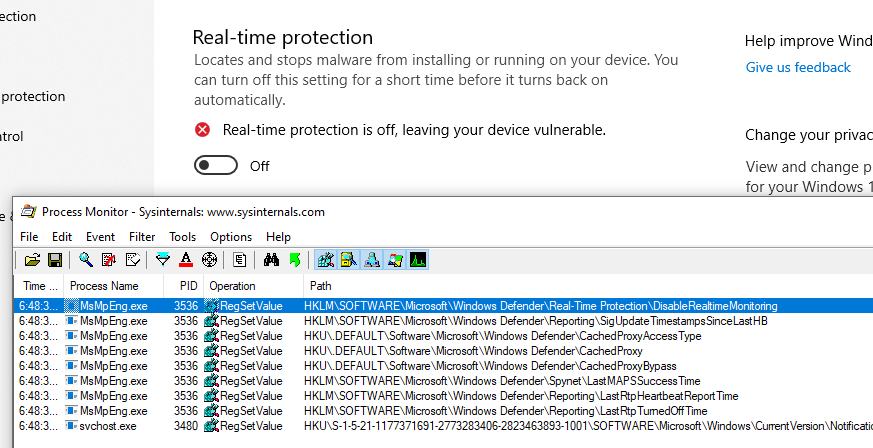

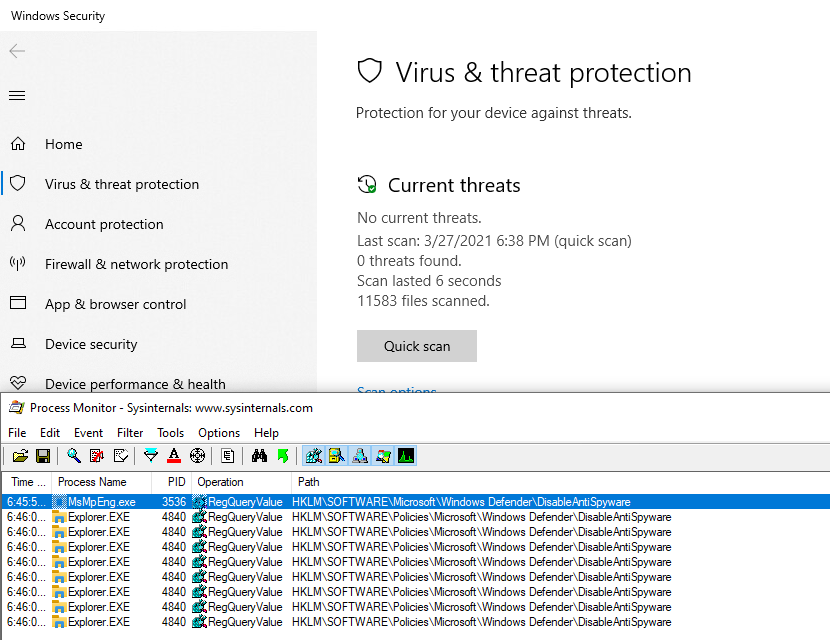

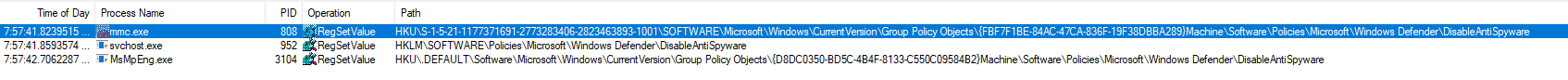

First, I took some time to look at the registry configuration, where are the parameters located, and how/when the values were changed. Procmon, from SysInternals, is a very convenient tool for this kind of research.

I looked for registry access with “Defender” in the path, and this is the result:

We get a first idea of the configuration location, most interesting keys seems to be under HKLM\SOFTWARE\Microsoft\Windows Defender.

Then I proceeded to check the keys for each parameter.

First on the list is the “Real-Time protection”, modifying the key HKLM\SOFTWARE\Microsoft\Windows Defender\Real-Time Protection\DisableRealtimeMonitoring

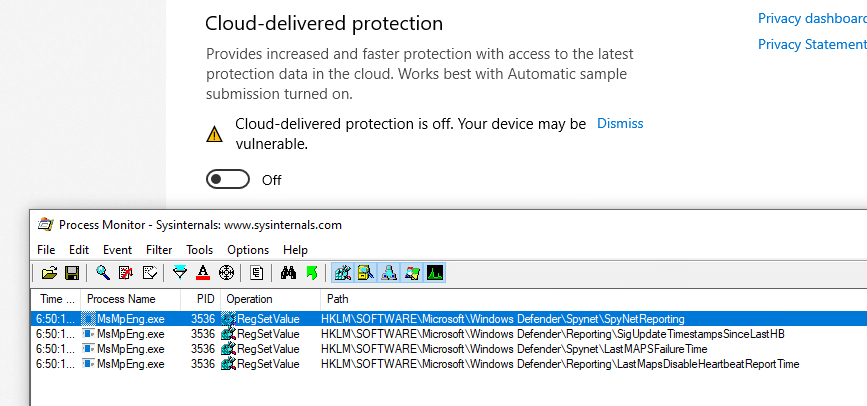

Then the “cloud-delivered protection”, with the key HKLM\SOFTWARE\Microsoft\Windows Defender\SpyNet\SpyNetReporting :

(For reference, the key for “Automatic sample submission” is HKLM\SOFTWARE\Microsoft\Windows Defender\SpyNet\SubmitSampleConsent)

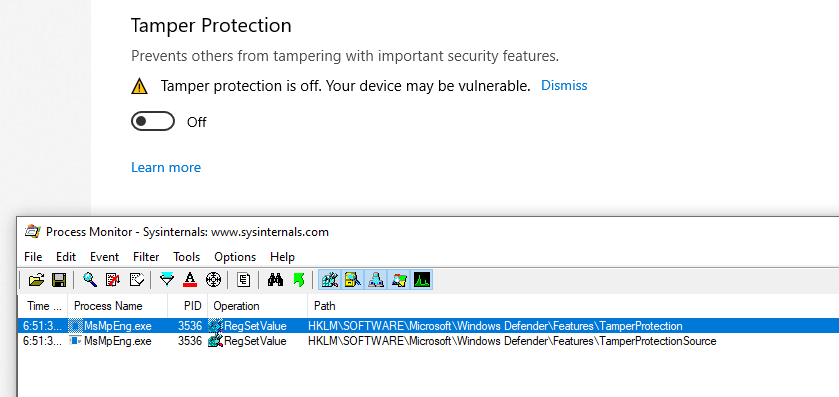

The “Tamper Protection” is next, using 2 keys: HKLM\SOFTWARE\Microsoft\Windows Defender\Features\TamperProtection (4 when disabled) and HKLM\SOFTWARE\Microsoft\Windows Defender\Features\TamperProtectionSource (2 when disabled)

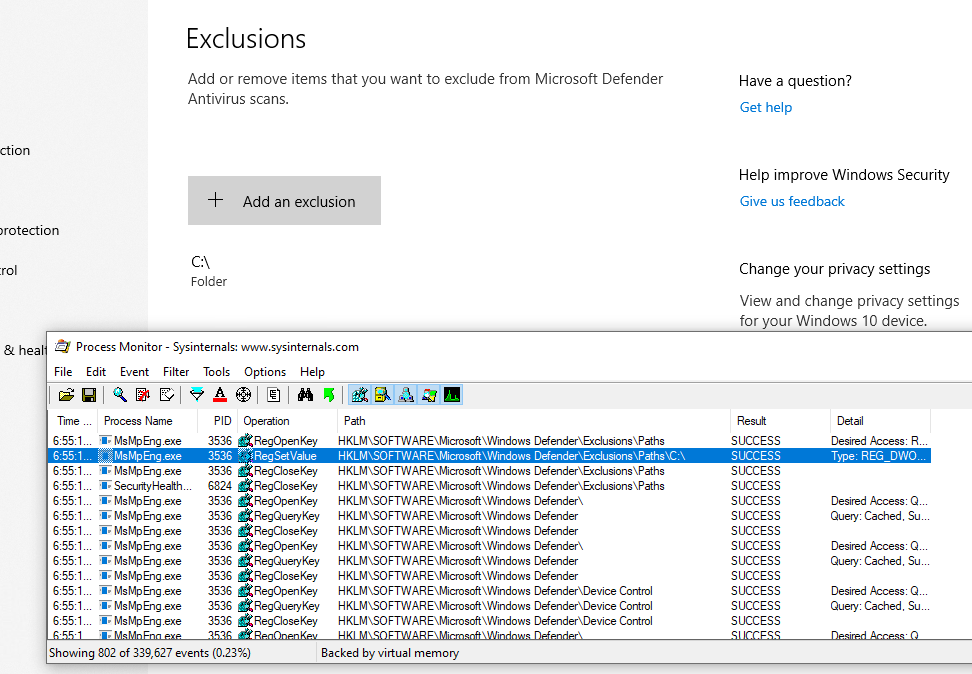

And lastly, exclusions are stored in subkeys of HKLM\SOFTWARE\Microsoft\Windows Defender\Exclusions depending on their type:

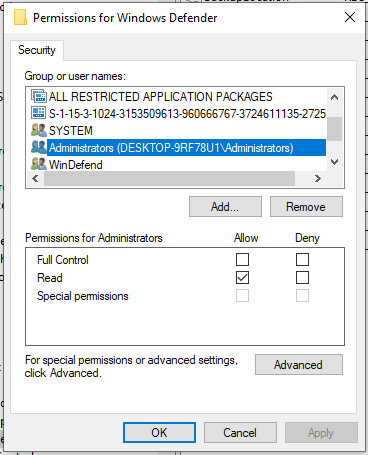

Now, one thing to note is that the Administrator (meaning members of the BUILTIN\Administrators group) cannot change those keys (only SYSTEM can):

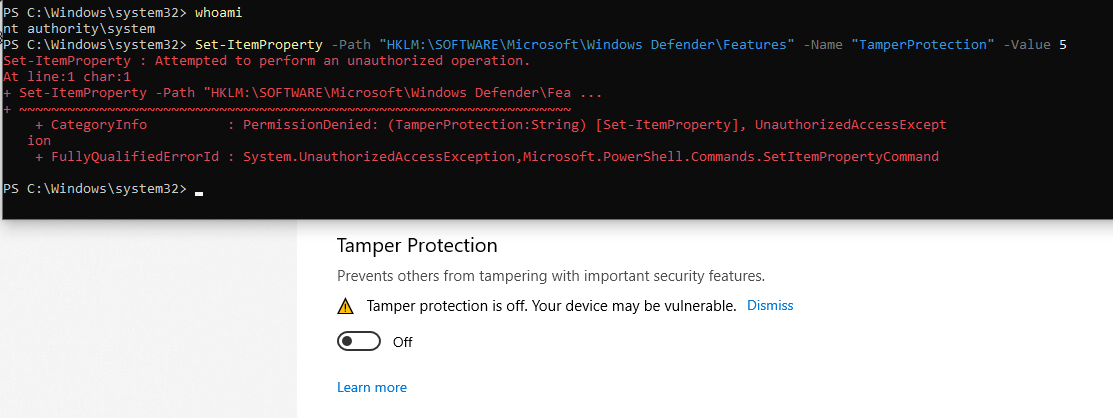

An even as SYSTEM, with tamper protection off, writing is still not authorized:

So here we are :

- There is not option to disable “Tamper Protection” in powershel (that’s the point ….).

- We can’t edit the configuration directly in the registry, even as SYSTEM.

What I used to do was using Set-MpPreference to add whole drives as exception, but sometimes I would still get alerts : Defender is still running and analyzing my actions.

Of course, Microsoft provides ways and documentation to disable Defender, so let’s check them out.

Disable Defender: the Microsoft way

DisableAntiSpyware

Searching on the internet (like ), there seems to be a registry key for that, named

DisableAntiSpyware. It is indeed read when opening the configuration:

2 Keys are read, one in the “main configuration” key, and one under HKLM\SOFTWARE\Policies. This second one, we can write, to let’s go for it!

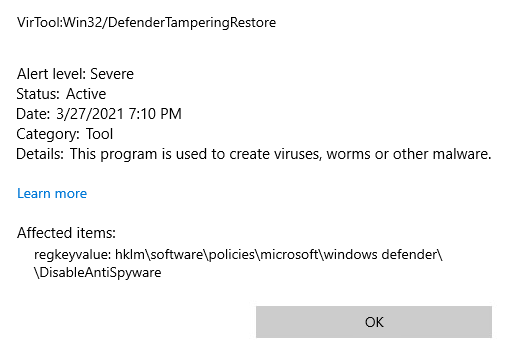

I created it, Defender was still running, without warning or anything, so it doesn’t seem to have any effect. But it gets better, it is actually considered a Severe security alert!

Maybe we need to be more subtle, and use gpedit to edit this policy, let’s try that!

GPO

Here is what we get when editing the policy with gpedit :

The previous key is actually written by a service (svchost.exe -k netsvcs -p -s gpsvc) and another one is written in a policy object. This time is doesn’t raise a security alert, so the second key must be necessary. I also noted that a 3rd key is written when the tamper protection is off:

This 3rd key is written by MsMpEng.exe which happens to be the binary run by the Microsoft Defender service: this is the Defender userland engine. So, we should be good to go then?

Well, nothing is disabled yet, and after reboot …. the policy is removed! So this seems to be completely ignored.

Temporary solution

I finally managed to disable it, by adding a process exclusion (including regedit.exe):

Then, with “Tamper Protection” off, and as SYSTEM, the key HKLM\SOFTWARE\Microsoft\Windows Defender\DisableAntiSpyware finally becomes writable. Setting its value to 1 immediately stops Windows Defender:

So here we are! But …. no 🙂 This is still overwritten on reboot! This a good enough temporary solution, but as we need to disable the “Tamper Protection”, it cannot be scripted in PowerShell.

Disable Defender: the hacker way

How it works

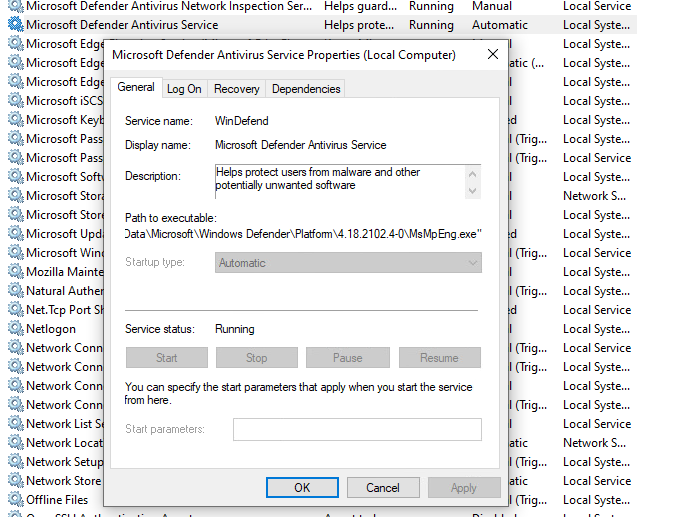

So I did not found any way to configure Defender itself to stop running. But it actually runs in a Service, so maybe there is something there. The service cannot be modified using services.msc as we would usually do:

See how everything is greyed out?

We can also find the kernel drivers used by Defender, with msinfo32:

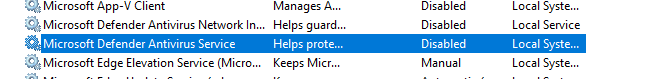

But, and that’s what we’re going to use : we can edit (at least for now) the registry keys associated to those services and drivers, in HKLM\SYSTEM\CurrentControlSet\Services\. We set they Start value to 4, meaning “Disabled”, and after next reboot, the services and driver will not be loaded / started, and so Defender will not be working anymore ! And indeed, after the reboot :

We’re good to go, finally! It’s weird that we can edit those registry keys, when services.msc doesn’t let us modify the service, but well … It works! Let’s script the whole thing.

Scripting in PowerShell

I put everything in a convenient script that disables what it can directly in defender (Set-MpPreference), then modify the registry to disable the services, and set itself up to run again after reboot, to complete the removal. I’ll break it down below.

First, I make sure to elevate to Administrator (mandatory, and actually used when the scripted is run after rebooting), and SYSTEM if psexec is available. SYSTEM is optional, but we need it to write in the registry to modify the parameters in case Defender would still re-enable itself one day (because it sure will …).

if(-Not $($(whoami) -eq "nt authority\system")) {

$IsSystem = $false

# Elevate to admin (needed when called after reboot)

if (-Not ([Security.Principal.WindowsPrincipal] [Security.Principal.WindowsIdentity]::GetCurrent()).IsInRole([Security.Principal.WindowsBuiltInRole] 'Administrator')) {

Write-Host " [i] Elevate to Administrator"

$CommandLine = "-ExecutionPolicy Bypass `"" + $MyInvocation.MyCommand.Path + "`" " + $MyInvocation.UnboundArguments

Start-Process -FilePath PowerShell.exe -Verb Runas -ArgumentList $CommandLine

Exit

}

# Elevate to SYSTEM if psexec is available

$psexec_path = $(Get-Command PsExec -ErrorAction 'ignore').Source

if($psexec_path) {

Write-Host " [i] Elevate to SYSTEM"

$CommandLine = " -i -s powershell.exe -ExecutionPolicy Bypass `"" + $MyInvocation.MyCommand.Path + "`" " + $MyInvocation.UnboundArguments

Start-Process -WindowStyle Hidden -FilePath $psexec_path -ArgumentList $CommandLine

exit

} else {

Write-Host " [i] PsExec not found, will continue as Administrator"

}

} else {

$IsSystem = $true

}

Then the script use the Set-MpPreference command to disable everything we can, adding exception for all drive leter, and disabling all available engines.

67..90|foreach-object{

$drive = [char]$_

Add-MpPreference -ExclusionPath "$($drive):\" -ErrorAction SilentlyContinue

Add-MpPreference -ExclusionProcess "$($drive):\*" -ErrorAction SilentlyContinue

}

Write-Host " [+] Disable scanning engines (Set-MpPreference)"

Set-MpPreference -DisableArchiveScanning 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableBehaviorMonitoring 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableIntrusionPreventionSystem 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableIOAVProtection 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableRemovableDriveScanning 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableBlockAtFirstSeen 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableScanningMappedNetworkDrivesForFullScan 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableScanningNetworkFiles 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableScriptScanning 1 -ErrorAction SilentlyContinue

Set-MpPreference -DisableRealtimeMonitoring 1 -ErrorAction SilentlyContinue

Write-Host " [+] Set default actions to Allow (Set-MpPreference)"

Set-MpPreference -LowThreatDefaultAction Allow -ErrorAction SilentlyContinue

Set-MpPreference -ModerateThreatDefaultAction Allow -ErrorAction SilentlyContinue

Set-MpPreference -HighThreatDefaultAction Allow -ErrorAction SilentlyContinue

Then the services and drivers are disabled, and the script checks if it need to reboot :

$need_reboot = $false

# WdNisSvc Network Inspection Service

# WinDefend Antivirus Service

# Sense : Advanced Protection Service

$svc_list = @("WdNisSvc", "WinDefend", "Sense")

foreach($svc in $svc_list) {

if($(Test-Path "HKLM:\SYSTEM\CurrentControlSet\Services\$svc")) {

if( $(Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\$svc").Start -eq 4) {

Write-Host " [i] Service $svc already disabled"

} else {

Write-Host " [i] Disable service $svc (next reboot)"

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\$svc" -Name Start -Value 4

$need_reboot = $true

}

} else {

Write-Host " [i] Service $svc already deleted"

}

}

Write-Host " [+] Disable drivers"

# WdnisDrv : Network Inspection System Driver

# wdfilter : Mini-Filter Driver

# wdboot : Boot Driver

$drv_list = @("WdnisDrv", "wdfilter", "wdboot")

foreach($drv in $drv_list) {

if($(Test-Path "HKLM:\SYSTEM\CurrentControlSet\Services\$drv")) {

if( $(Get-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\$drv").Start -eq 4) {

Write-Host " [i] Driver $drv already disabled"

} else {

Write-Host " [i] Disable driver $drv (next reboot)"

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\$drv" -Name Start -Value 4

$need_reboot = $true

}

} else {

Write-Host " [i] Driver $drv already deleted"

}

}

# Check if service running or not

if($(GET-Service -Name WinDefend).Status -eq "Running") {

Write-Host " [+] WinDefend Service still running (reboot required)"

$need_reboot = $true

} else {

Write-Host " [+] WinDefend Service not running"

}

To execute after reboot, a shortcut is added in C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp\, and deleted after use.

$link_reboot = "C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp\disable-defender.lnk"

Remove-Item -Force "$link_reboot" -ErrorAction 'ignore' # Remove the link (only execute once after reboot)

if($need_reboot) {

Write-Host " [+] This script will be started again after reboot." -BackgroundColor DarkRed -ForegroundColor White

$powershell_path = '"C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe"'

$cmdargs = "-ExecutionPolicy Bypass `"" + $MyInvocation.MyCommand.Path + "`" " + $MyInvocation.UnboundArguments

$res = New-Item $(Split-Path -Path $link_reboot -Parent) -ItemType Directory -Force

$WshShell = New-Object -comObject WScript.Shell

$shortcut = $WshShell.CreateShortcut($link_reboot)

$shortcut.TargetPath = $powershell_path

$shortcut.Arguments = $cmdargs

$shortcut.WorkingDirectory = "$(Split-Path -Path $PSScriptRoot -Parent)"

$shortcut.Save()

Finally, if we don’t need to reboot, we can finish cleaning up : configure the registry, and delete the files if we wish to :

} else {

if($IsSystem) {

# Configure the Defender registry to disable it (and the TamperProtection)

# editing HKLM:\SOFTWARE\Microsoft\Windows Defender\ requires to be SYSTEM

Write-Host " [+] Disable all functionnalities with registry keys (SYSTEM privilege)"

# Cloud-delivered protection:

Set-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows Defender\Real-Time Protection" -Name SpyNetReporting -Value 0

# Automatic Sample submission

Set-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows Defender\Real-Time Protection" -Name SubmitSamplesConsent -Value 0

# Tamper protection

Set-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows Defender\Features" -Name TamperProtection -Value 4

# Disable in registry

Set-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows Defender" -Name DisableAntiSpyware -Value 1

Set-ItemProperty -Path "HKLM:\SOFTWARE\Policies\Microsoft\Windows Defender" -Name DisableAntiSpyware -Value 1

} else {

Write-Host " [W] (Optional) Cannot configure registry (not SYSTEM)"

}

if($MyInvocation.UnboundArguments -And $($MyInvocation.UnboundArguments.tolower().Contains("-delete"))) {

# Delete Defender files

function Delete-Show-Error {

$path_exists = Test-Path $args[0]

if($path_exists) {

Remove-Item -Recurse -Force -Path $args[0]

} else {

Write-Host " [i] $($args[0]) already deleted"

}

}

Write-Host ""

Write-Host "[+] Delete Windows Defender (files, services, drivers)"

# Delete files

Delete-Show-Error "C:\ProgramData\Windows\Windows Defender\"

Delete-Show-Error "C:\ProgramData\Windows\Windows Defender Advanced Threat Protection\"

# Delete drivers

Delete-Show-Error "C:\Windows\System32\drivers\wd\"

# Delete service registry entries

foreach($svc in $svc_list) {

Delete-Show-Error "HKLM:\SYSTEM\CurrentControlSet\Services\$svc"

}

# Delete drivers registry entries

foreach($drv in $drv_list) {

Delete-Show-Error "HKLM:\SYSTEM\CurrentControlSet\Services\$drv"

}

}

}

Write-Host ""

Read-Host -Prompt "Press any key to continue"

And we are done ! Final result can be downloaded here : https://github.com/jeremybeaume/tools/blob/master/disable-defender.ps1

It can be executed from anywhere in the file system. The parameter -Delete will delete the files linked to Defender after reboot. And it should work fine, until the Tamper Protection also protects the services ergistry key, which is bound to happen someday. I’m actually surprised it doesn’t already …