Здравствуйте!

Подскажите, как можно пробросить доступ к серверу по rdp, подключенного через два роутера (если в деталях, то стоят DI-524 и DIR-620)?

Так уж повелось, что одна локалка выходит в инет через другую через два роутера, пока был нужен только доступ в инет, проблем не было. Но тут понадобилось дать доступ снаружи к одному из компов, находящемуся как раз в дальней сети. Настроил на двух роутерах «виртуальный сервер», но из инета могу попасть только на компы из первой локалки, а во вторую локалку — никак, ни из инета, ни из первой локалки. поменял местами роутеры, всё перенастроил — ситуация та же.

Подскажите, как лучше поступить, уже возникла мысль, настроить vlan-ы на 620-м, вроде в новой прошивке они появились, и оставить всё с одним роутером, а второй только как свитч использовать, но не ясен принцип, почему через два роутера порты не пробрасываются?

Настройки такие:

1-й роутер:

LAN: ip=192.168.0.1

Виртуальный сервер: внешн. порт=53389, внутр. порт.=3389, внутр. ip=192.168.0.50

2-й роутер:

WAN: 192.168.0.50

LAN: 192.168.1.1

Виртуальный сервер: внешн. порт=3389, внутр. порт.=3389, внутр. ip=192.168.1.50

Спасибо за помощь!

NgeMtu писал(а): ↑

15 окт 2018, 05:30

А можно поконкретнее пжлст про настройку схемы предложенной вами?

Насколько конкретнее?

Если по шагам, примерно так:

0) Предполагается, что маршрутизация на обоих роутера настроена и каждый знает, где что находится в сетях другого.

1) Настраиваете NAT на обоих маршрутизаторах таким образом, чтобы маскарадинг работал только во внешнюю сеть (out-interface=wan-интерфейс).

1*) В идеале, если внешние адреса белые и статические (а я понимаю, у вас именно такой случай), то лучше вообще action=masquerade заменить на action=src-nat на соответственные внешние адреса.

2) Дальше, проброс портов на сервер на обоих маршрутизаторах (to-addresses=внутренний-адрес-сервера)

2*) Разрешить все это в firewall’ах.

3) Теперь надо на маршрутизаторе1 пометить новые соединения (connection-state=new) которые выходят из туннеля (in-interface=туннель) и предназначен серверу (dst-address=внутренний-адрес-сервера) — action=mark-connection new-connection-mark=какая-то-метка1. Цепочка chain=forward.

4) Дальше на, что помечено по пункту (3) (connection-mark=какая-то-метка1) в случае если, траффик идет в обратном направлении (src-address=внутренний-адрес-сервера), надо навешивать метку маршрута (action=mark-routing), чтобы ответы сервера улетали туда, откуда прилетели — в туннель: new-routing-mark=метка-маршрута-в-туннель. Цепочка chain=prerouting.

5) И последнее — надо добавить маршрут для траффика с меткой routing-mark=метка-маршрута-в-туннель на дальний конец туннеля (gateway=туннельный-адрес-маршрутизатора2).

Вроде бы как-то так.

В нём он спрашивал, как настроить роутер, как делается проброс портов и что, вообще нужно предпринять, чтобы бухгалтер заходил удалённо из дома и беспроблемно выполнял свои непосредственные функции на рабочем компе. Учитывая нынешнюю ситуацию в стране, вопрос более чем актуальный.

Признаться, я даже не думал, что у моих зрителей могут возникать подобные проблемы. Однако, проведя небольшой опрос среди членов нашей закрытой академии, я ужаснулся. После появления всем известных проблем с TeamViewer’ом, часть админов по сей день так и не удосужилась решить вопрос с удалёнкой.

Некоторые, стыдясь продемонстрировать свою некомпетентность начальству, вообще встают в позу, заявляя, что это можно реализовать только посредством серьёзных вложений. Руководители в свою очередь тайком заставляют несчастных бухов таскаться на работу в эпоху тотального карантина.

В такой ситуации у меня возникает только один вопрос. Вы о**ели? Вам рили не стрёмно? Если не знаете, так спросите. Вы блин не на школьном уроке. Как там вещали великие умы, спросить – стыд минуту, а не знать – стыд всей жизни. Кажется так.

Не суть. Смысл в том, что по вашей вине могут реально пострадать люди. Поэтому, давайте не будем тупыми админами и научимся уже наконец в 2020 году пробрасывать порты и настраивать удалённый доступ по RDPшке.

Но перед тем, как приступить непосредственно к настройке компьютеров и оборудования, давайте пробежимся по основным условиям, необходимым для корректной реализации. Первое, что у вас обязательно должно быть – это внешний «белый» IP-адрес от провайдера.

Без вариантов. В 2020 году это то, что должно быть у вас в офисе, если вы планируете батрачить по удаленке. Забудьте уже про кастыли dyn-dns и no-ip. 150 рублей на айпишник, это не та сумма, которую стоит жидить на такое благое дело.

Если у вас ещё до сих пор на работе динамик, то прямо сегодня подойдите к начальнику и скажите, Ихтиандр Феодосьевич, *баный в рот, вот дальше просто никак без этого. Либо тряситесь, ожидая штрафа, либо звоните провайдеру и подключайте. А я ухожу из этого гадюшника.

Шутка. Далее обязательно проверьте, чтобы за компами, к которым будут пробрасываться порты были зарезервированы стабильные IP-адреса. Как вы это сделаете, грамотно настроите на сервере службу DHCP или тупо пропишите руками статику, решайте сами.

Ладненько, чёт я подзатянул со вступлением. Давайте уже переходить к настройке, а с остальными нюансами разберёмся по ходу дела. Погнали.

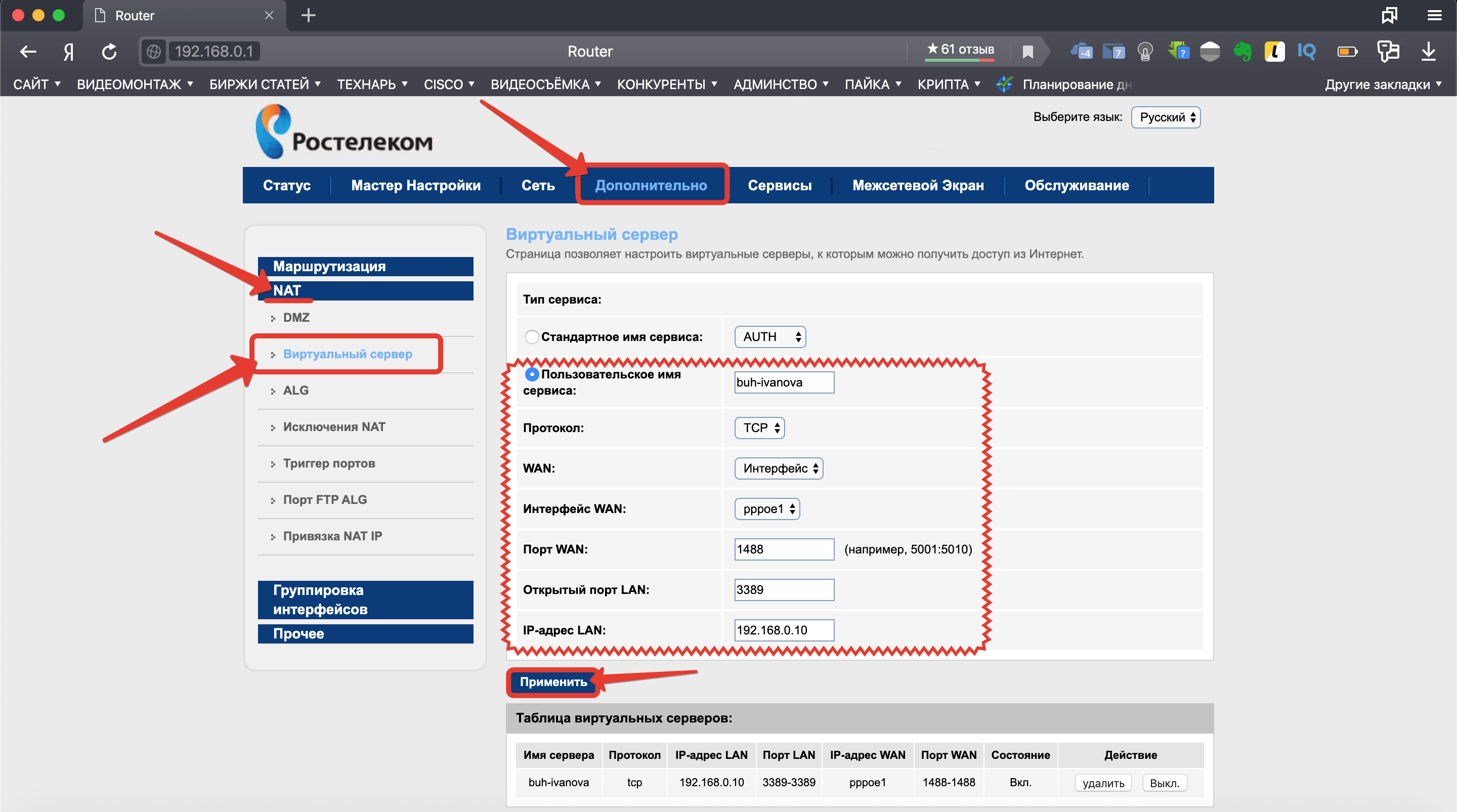

Проброс портов на роутере Ростелеком

Шаг 1. Первым делом вызываем таксу, едем в офис и усевшись за свой компик топаем в Яндекс. Пишем мой IP и выясняем, какой внейшний адрес закрепил за вами провайдер. Фиксируем в заметках.

Шаг 2. Затем пишем в адресной строке адрес роутера и введя учётные данные ломимся на него.

Шаг 3. Сейчас внимательно. Вам нужно отыскать пункт «Виртуальные серверы» или «перенаправление/переадресация портов». В англоязычных прошивках это обычно «Forwarding Port». Обычно проброс засовывают либо в настройки LANки, либо в NAT.

В моём случае это вкладочка «Дополнительно» — «NAT» — «Виртуальный сервер». Тут мы сначала указываем имя для правила проброса. Например, buh-ivanova. Протокол – TCP. Порт WAN – т.е. тот, что будет указывать пользователь подключаясь извне. Можете выбрать любое значение в диапазоне от 1024 до 65535.

Они по факту свободны для админов и разработчиков. Все что до — зарезервированы за различными службами. В строчке Порт LANпрописываем 3389. Это стандартный порт, который по умолчанию закреплён за RDP. IP-адрес указываем тот, что зарезервирован за тачкой буха. Применить.

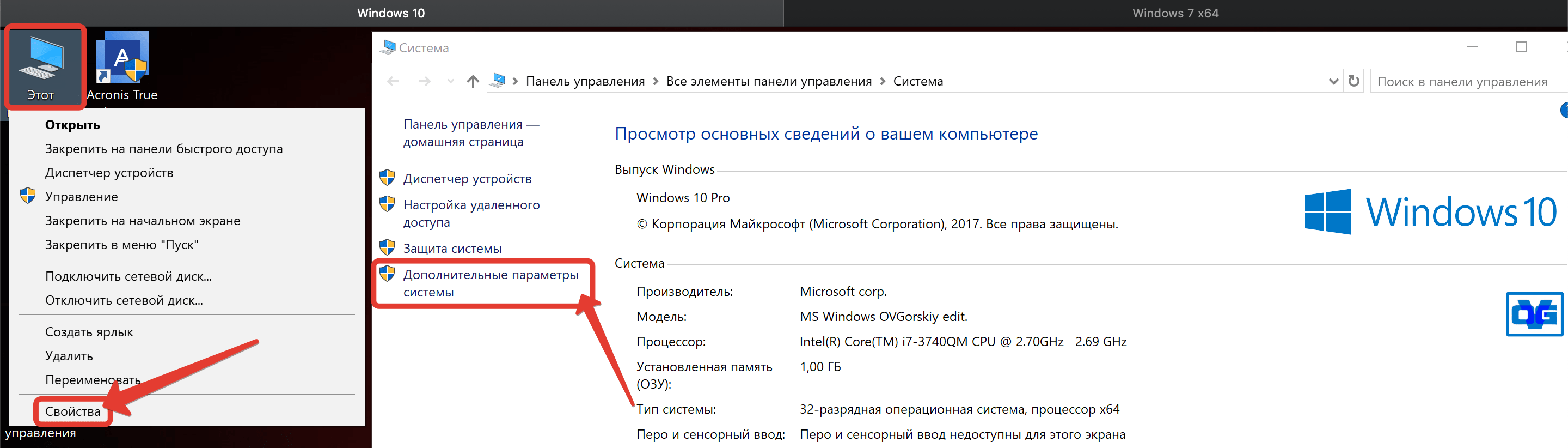

Настройка клиента Windows 10 для RDP

Шаг 4. Крутяк. Теперь неспеша пересаживаемся за комп юзверя и открыв свойства заходим в «Дополнительные параметры системы».

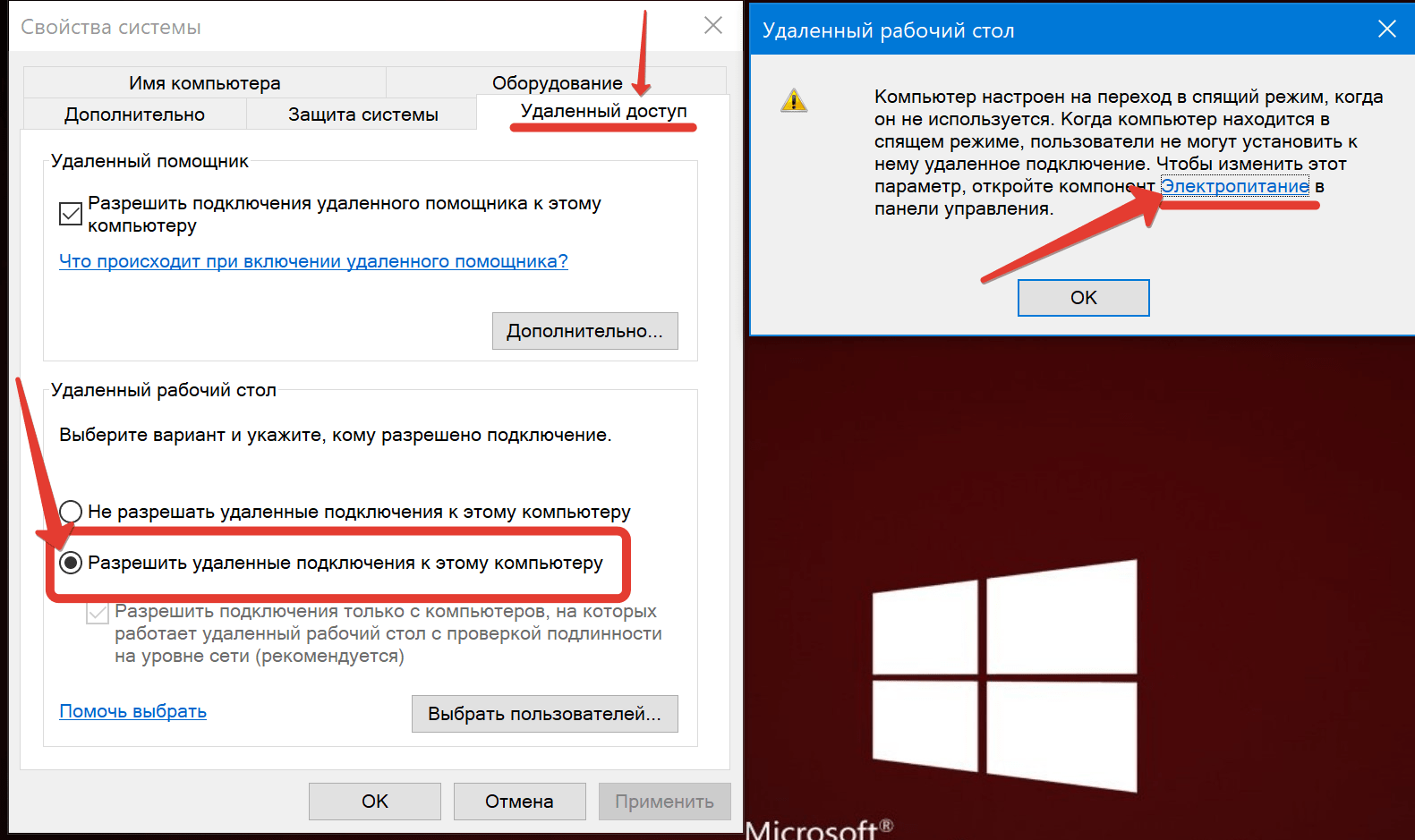

Шаг 5. На вкладке «Удаленный доступ» ставим чекпоинт «Разрешить удаленные подключения к этому компьютеру». Если есть спячка, то вылетит предупреждение о том, что это может вызвать проблемы при подключении по удаленке. Надо пофиксить. Идём в «Электропитание».

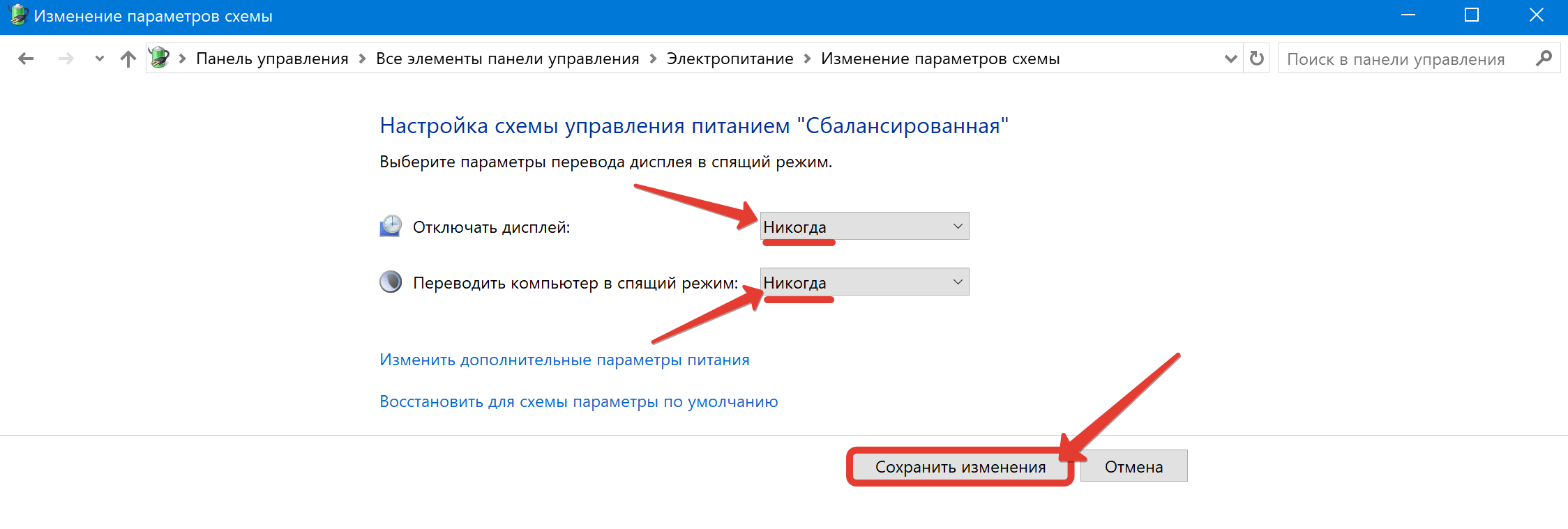

Шаг 6. Настройка перехода в спящий режим.

Шаг 7. Ставим в обоих пунктах «Никогда» и сохраняем эти изменения в системе. Теперь тачка не будет спать и выключать монитор придётся вручную.

Шаг 8. Вернувшись в оснастку с доступом кликаем «Выбрать пользователей» и добавляем сотрудника, которому собираемся предоставить возможность подключения. «Ок» — «ОК».

Шаг 9. Тут есть нюанс. У пользователя обязательно должен быть установлен пароль. Иначе подключение не заведётся. Если в вашей сети поднят домен, то тут проблем нет. Ну а там, где господствует одноранг, лучше убедиться, что пароль есть. Открываем управление компьютером и открыв вкладку с локальными пользователями задаёт пассворд.

Настройка домашнего ПК для работы по RDP

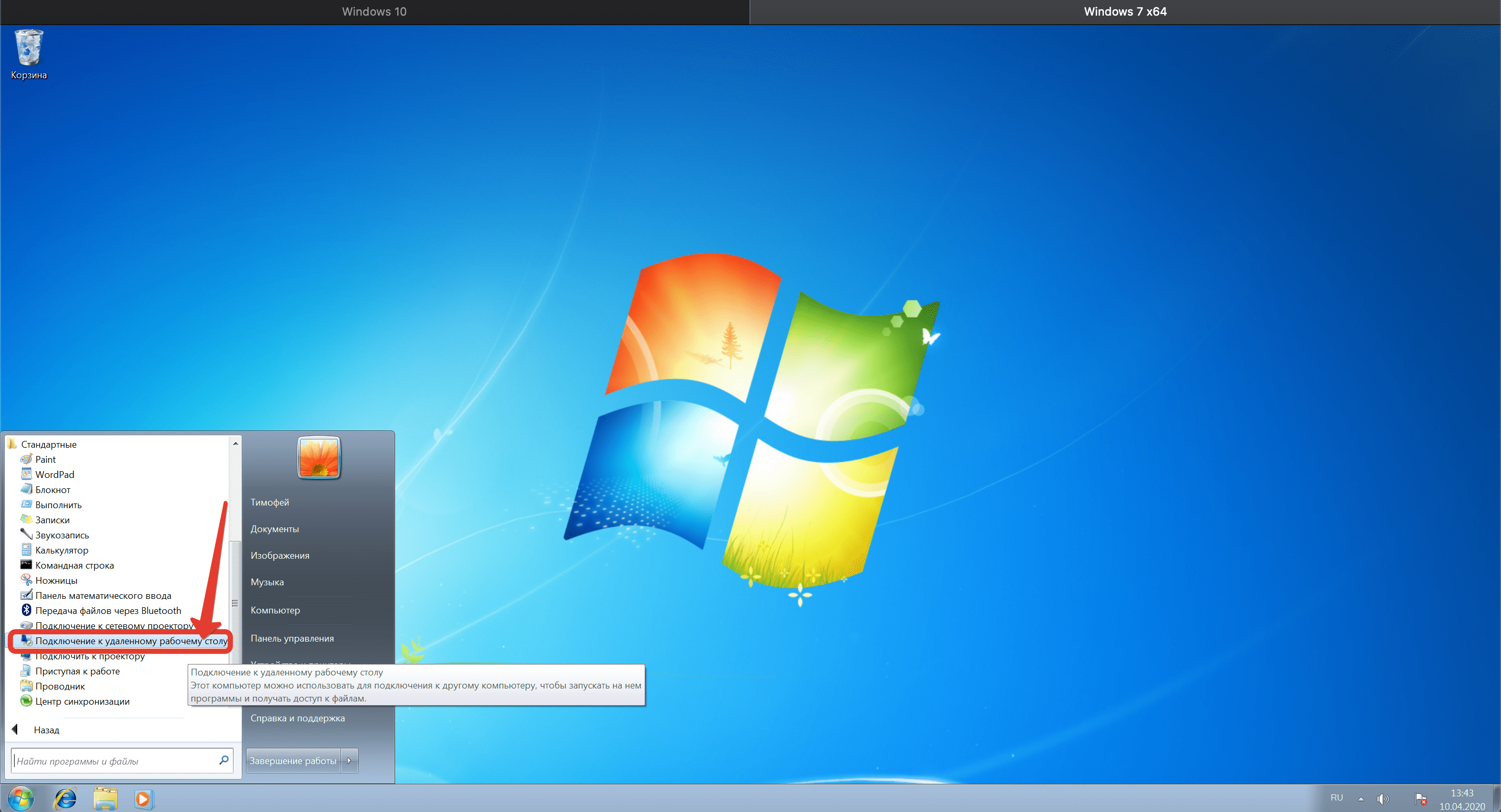

Шаг 10. С этим компом всё. Переходим к настройке домашней машинки нашего пользователя. Берём ноут и вызываем на нём «Подключение к удаленному рабочему столу».

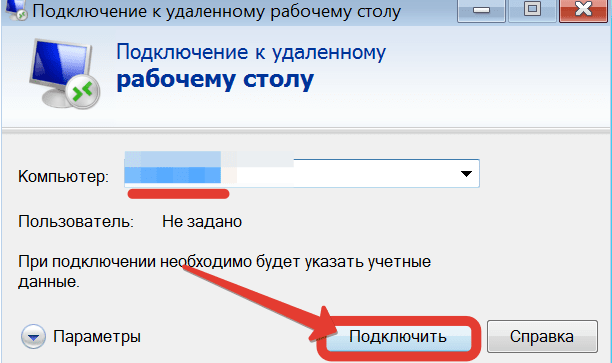

Шаг 11. Вводим «белый» IP-адрес. Тот, что мы узнали в начале урока и через двоеточие указываем уникальный внешний порт нашего буха. Жмём «Подключить».

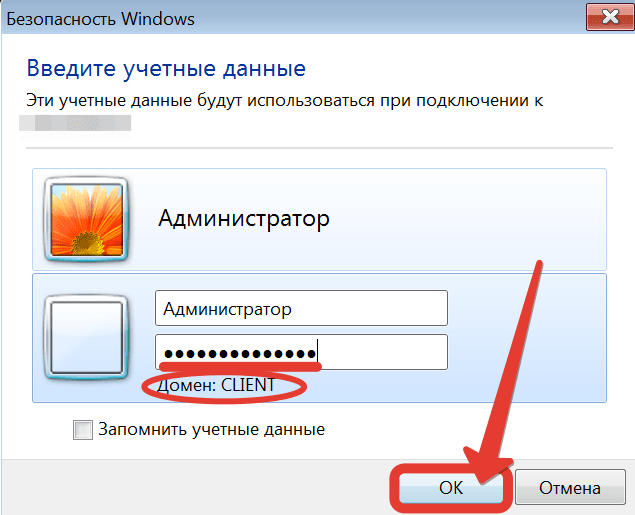

Шаг 12. Вводим учётные данные пользователя. Логин/пароль. Если бы комп был в домене, я бы указал перед именем его название. Например, domain/Бухгалтер. Но т.к. у нас одноранг, тут всё проще. Жму «ОК».

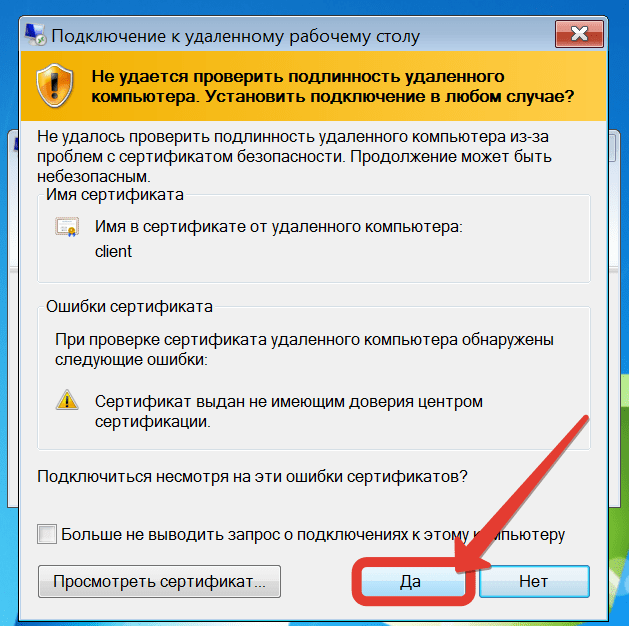

Шаг 13. Жму «ДА» в появившемся окошке проверки подлинности сертификата.

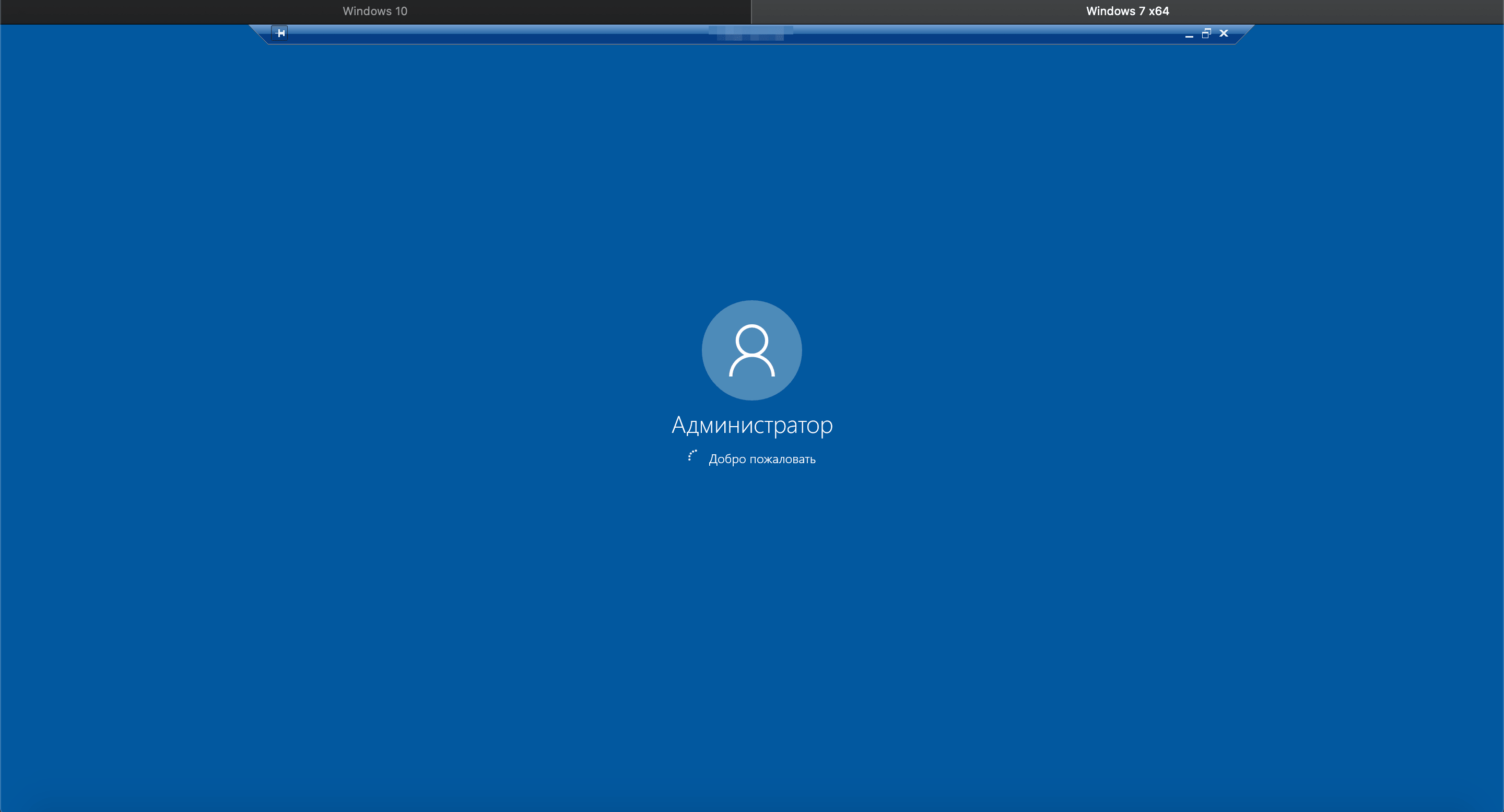

Шаг 14. И подождав некоторое время вижу экран удалённой машины.

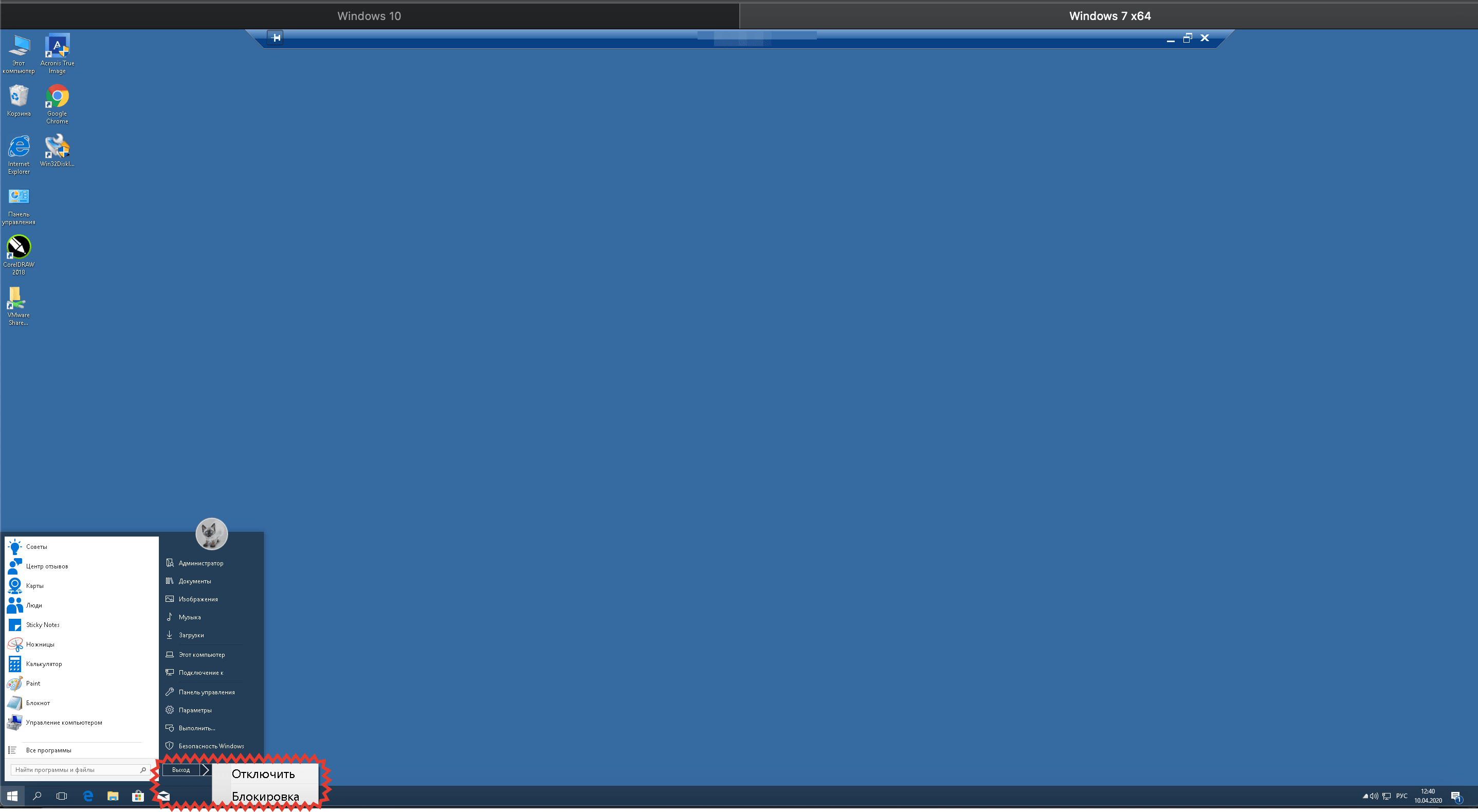

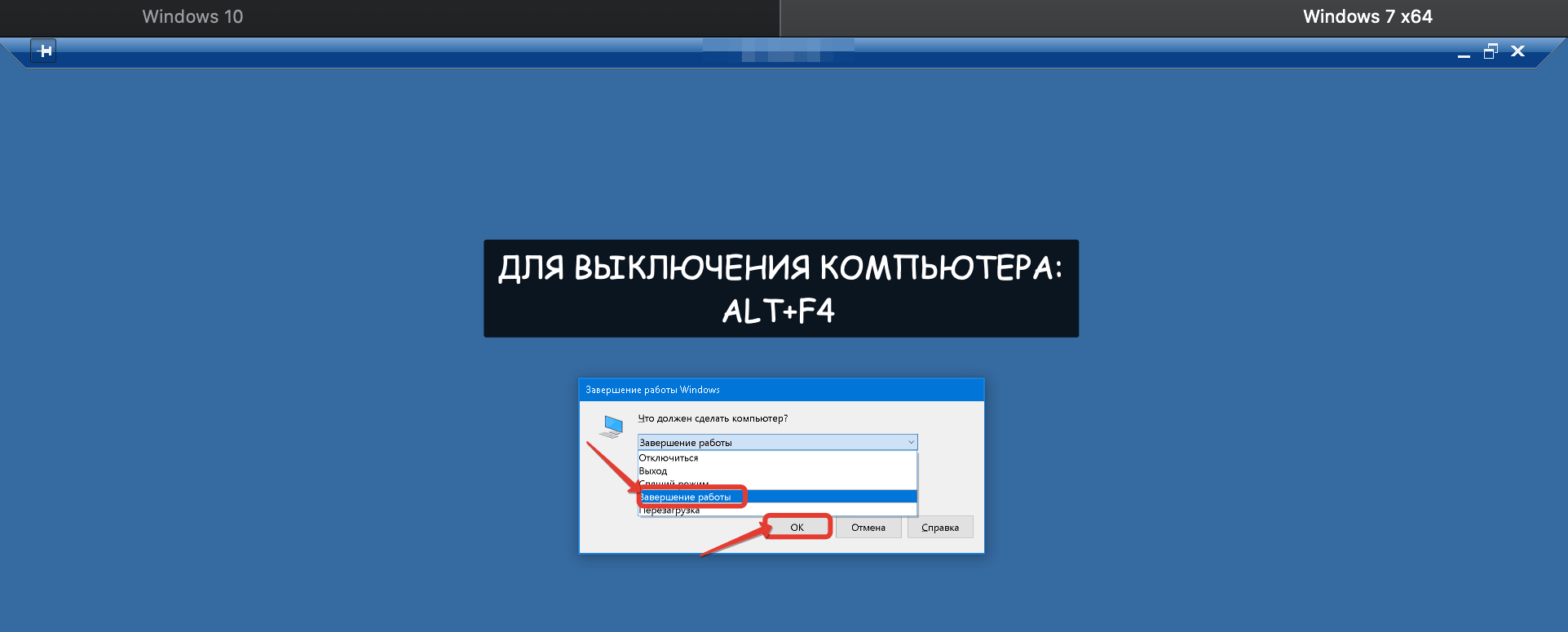

Шаг 15. Можно спокойно работать. В заключении, расскажу вам один маленький лайфках. Т.к. к концу дня, машинку нужно будет выключить на ночь, пользователь вероятно захочет это сделать привычным способом через «Пуск». Тут его ждёт фиаско, т.к. в RDP по дефолту пункт «Завершение работы отсутствует». Это реализовано для того, чтобы при работе на серваке юзвери на загасили его почём зря.

Шаг 16. Нам же нужно, чтобы они всё-таки смогли выключать свои машинки. Для этого им необходимо сообщить о волшебной комбинации ALT+F4. Нажав таковую на рабочем столе, произойдёт вызов оснастки с полным выбором всех возможных действий после завершения рабочего сеанса. В том числе «Завершение работы».

Главное, не забудьте напомнить руководству или ответственному сменщику, чтобы утром заблаговременно включали компы. А то ведь люди проснутся, а зайти не смогут. Глупо, как-то получится.

На этом сегодня всё. Для тех, кому необходимо настроить не просто удалённый рабочий стол, а полноценное VPN соединение с возможностью сделать домашний компьютер частью рабочей сети, тут будет ссылка на соответствующий ролик по теме.

Если желаете научиться грамотно администрировать полноценную доменную сеть на базе Windows Server 2016, то обязательно ознакомьтесь с моим обучающим курсом. В нём я рассматриваю базовые сетевые службы вдоль и поперёк.

Не забывайте писать свои комментарии с вопросами и предложениями новых тем. Если впервые оказались на канале, то кликните колокольчик. Нажмёте и в вашей ленте будут регулярно появляться полезные ролики по теме администрирования ЛВС, информационной безопасности и пентестингу.

Друзья, благодарю за просмотр. Всем удачи, успехов, отличного настроения. Берегите себя. Работайте удалённо и не нарушайте условий самоизоляции. Лучше останьтесь дома и посмотрите ютубчик. Всяко полезней, чем рисковать жизнью. До новых встреч.

Распространённая задача: настроить удалённый доступ к компьютеру, который подключён к Интернету через роутер.

Решение: сделать перенаправление порта на роутере. Перенаправление порта ещё называют публикацией порта или пробросом порта. В английской терминологии используются термины Port Forwarding и Port Publishing.

Что такое проброс порта

Перенаправление порта — это сопоставление определённого внешнего порта шлюза (роутера, модема) с нужным портом целевого устройства в локальной сети (сервера, рабочей станции, сетевого хранилища, камеры, регистратора и т.п. )

А вот какой порт пробрасывать, зависит от того, каким способом вы хотите получать доступ к компьютеру.

Как настроить удалённый доступ через RDP (удалённый рабочий стол, терминал)

Подключения по протоколу RDP осуществляются на порт целевого 3389 компьютера. Что нужно сделать:

Шаг 1 Разрешить входящие RDP подключения на компьютере

Внимание! Осуществлять ВХОДЯЩИЕ подключение через Удалённый рабочий стол возможно к следующим редакциям ОС Windows:

Windows XP Professional;

Windows 7/8.1 Professional;

Windows 7/8.1 Ultimate;

Windows 7/8.1 Corporate.В Windows XP Starter, Home Edition, в Windows Vista/7/8/8.1 Starter, Home Basic, Home Premium возможность входящих подключений отсутствует.

Для этого открываем Свойства системы (WIN+Break), нажимаем на ссылку Дополнительные параметры системы:

Переходим на вкладку Удалённый доступ, ставим переключатель в положение Разрешать подключения к этому компьютеру, снимаем галку Разрешать подключения только с компьютеров, на которых работает удалённый рабочий стол с проверкой подлинности на уровне сети (рекомендуется) и нажимаем ОК для применения настройки:

Шаг 2 Создать на компьютере учётную запись, под которой будет подключаться пользователь удалённого рабочего стола.

Читайте нашу статью Добавление учётной записи пользователя в Windows 8.1

Требование №1. Эта учётная запись обязательно должна иметь пароль. Согласно настроек по умолчанию локальной политики безопасности, учётным записям без пароля подключение по RDP запрещено. Разрешать удалённый доступ незапароленным учётным записям в политиках безопасности не рекомендуется. Это создаст угрозу несанкционированного доступа со стороны злоумышленников.

Требование №2. Если пользователь НЕ является администратором на локальном компьютере, его необходимо добавить в группу Пользователи удалённого рабочего стола. Это можно сделать двумя способами.

Как разрешить пользователю без административных привилегий подключаться к удалённому рабочему столу

Способ первый.

Нажмите правой кнопкой по системному ярлыку Этот компьютер и выберите Управление:

В окне Управление компьютером выберите Локальные пользователи и группы => Пользователи:

В списке найдите нужного пользователя и двойным щелчком вызовите его свойства:

Перейдите на вкладку Членство в группах и нажмите кнопку Добавить:

Нажмите кнопку Дополнительно:

Затем, кнопку Поиск:

Выделите в списке группу Пользователи удалённого рабочего стола и нажмите OK:

В окнах Выбор группы и Свойства: <пользователь> нажмите OK:

Способ второй.

Вызовите свойства системы (Win+Break) , нажмите Дополнительные параметры:

Зайдите на вкладку Удалённый доступ и нажимаем кнопку Выбрать пользователей:

Нажмите кнопку Добавить:

Нажмите Дополнительно:

и Поиск:

В списке выберите учётную запись пользователя, которому хотите предоставить права для удалённого доступа, и нажмите OK:

Теперь нажмите OK в двух следующих окнах:

Шаг 3 Создать на роутере правило проброса, согласно которому при запросе на заданный порт подключение будет перенаправляться на порт 3389 нужного компьютера.

В роутерах D-Link нужный раздел может называться Virtual Server, как в D-Link DIR-615:

Также, он может называться Port Forwarding, как, например, в DIR-300:

Суть одна и та же:

- Даём произвольное имя правилу;

- Открываем НЕстандартный порт на роутере, который не занят (поле Public Port);

- Указываем IP-адрес целевого компьютера в сети, куда должен попадать удалённый пользователь (поле IP-Address);

- Указываем номер порта, через который работает приложение или служба на компьютере. В нашем случае, для службы сервера удалённых рабочий столов это порт 3389 (поле Private Port).

Если ваш провайдер выдаёт вашему роутеру динамический адрес, вам удобно воспользоваться службой Dynamic DNS. У компании D-Link есть свой сервис, где можно бесплатно зарегистрировать Интернет-адрес (т.е. домен) и настроить доступ к вашему роутеру и локальной сети через него.

Для настройки Dynamic DNS зайдите в раздел MAINTENANCE, выберите подраздел DDNS Settings и нажмите на ссылку Sign up… для перехода на сайт и регистрации домена. Затем настройте синхронизацию домена с IP-адресом роутера в области DYNAMIC DNS SETTINGS и сохраните настройки кнопкой Save Settings:

После этого можно будет подключаться не по IP-адресу, а по адресу вида vash-adres.dlinkddns.com:port

Проверка подключения к компьютеру через удалённый рабочий стол

Запустите клиент сервера удалённых рабочих столов:

В поле Компьютер введите адрес и порт через двоеточие. В поле Пользователь введите имя пользователя и нажмите кнопку Подключить:

Далее может появиться сообщение:

Это удалённое подключение может нанести вред локальному или удалённому компьютеру. Перед подключением убедитесь, что удалённый компьютер надёжен.

Установите галку Больше не выводить запрос о подключениях к этому компьютеру и нажмите кнопку Подключить:

Теперь введите пароль пользователя, установите галку Запомнить учётные данные, если не хотите вводить пароль каждый раз, и нажмите OK:

После этого может появиться сообщение:

Не удаётся проверить подлинность удалённого компьютера. Вы хотите установить подключение в любом случае?

Здесь можно установить галку Больше не выводить запрос о подключениях к этому компьютеру и нажать Да:

Читайте также:

- Как изменить порт сервера удалённых рабочих столов

настраивай так

ИЛИ — первый вариант — двойной nat

подключи к компу сначала NTE-RG-1402F

wan NTE-RG-1402F

настраивай тип подключения по договору от провайдера

lan NTE-RG-1402F (

192.168.1.1

), dhcp можно оставить включенным

подключи к компу Zyxel Keentic

wan Zyxel Keentic Lite (тип —

static ip — 192.168.1.254, маска 255.255.255.0 шлюз+dns 192.168.1.1

)

lan Zyxel Keentic Lite (

192.168.0.1

), dhcp можно оставить включенным

соедини lan NTE-RG-1402F и wan Zyxel Keentic патчкордом

на пк в свойствах адаптера tcp|ip v4 пропиши

адрес компа (

192.168.0.254

) маска 255.255.255.0 шлюз+dns —

192.168.0.1

соедини пк и lan Zyxel Keentic патчкордом

и

проброс портов

заходим в настройки NTE-RG-1402F по

192.168.1.1

на NTE-RG-1402F указываем проброс на адрес

192.168.1.254

заходим в настройки Zyxel Keentic Lite по

192.168.0.1

на Zyxel Keentic Lite 2 указываем проброс на адрес

192.168.0.254

ИЛИ 2й вариант — NAT на NTE-RG-1402F

подключи к компу сначала NTE-RG-1402F

wan NTE-RG-1402F

настраивай тип подключения по договору от провайдера

lan NTE-RG-1402F (

192.168.1.1

), dhcp можно оставить включенным

подключи к компу Zyxel Keentic

wan — ничего не трогаем

lan Zyxel Keentic Lite (

192.168.1.253

),

dhcp выключить

соедини lan NTE-RG-1402F и lan Zyxel Keentic патчкордом

на пк в свойствах адаптера tcp|ip v4 пропиши

адрес компа (

192.168.1.254

) маска 255.255.255.0 шлюз+dns —

192.168.1.1

соедини пк и lan Zyxel Keentic патчкордом

и

проброс портов

заходим в настройки NTE-RG-1402F по 192.168.1.1

на NTE-RG-1402F указываем проброс на адрес 192.168.1.254

на обоих роутерах удали резервирование в dhcp

вот все расписал до точек