Параметры интерфейса PON

- 1 порт GPON

- Соответствие ITU-T G.984.2, FSAN Class A+

- Тип разъема — SC/APC

- Среда передачи — оптоволоконный кабель SMF- 9/125, G.652

- Коэффициент разветвления — до 1:64

- Максимальная дальность — 10 км

- Передатчик: 1310 nm

- Data Rate: 1244 Mb/s

- Avarage Launch Power: -2…+3 dBm

- Spectral Width (RMS): 3 nm

- Приемник: 1490 nm

- Data Rate: 2488 Mb/s

- Receiver Sensitivity: -23 dBm with BER better than or equal to 1.0×10-10

- Receiver Optical Overload: -3 dBm

Параметры интерфейсов LAN

- 4 порта Ethernet 10/100/1000 Base-T(RJ-45)

Параметры интерфейсов FXS

- 2 порта FXS

- Поддержка протокола SIP

- Аудиокодеки: G.729 (A), G.711(A/U), G.723.1

- Передача факса: G.711, T.38

- Сопротивление шлейфа до 2 кОм

- Прием набора импульсный/частотный (DTMF)

- Выдача Caller ID

Параметры беспроводного модуля

- Стандарты 802.11 b/g/n

- Схема MiMo: 2×2

- Частотный диапазон 2400 ~ 2483,5 МГц

- Безопасность беспроводного соединения: WEP, WPA, WPA2

Скорость беспроводного соединения

- IEEE 802.11b: 1, 2, 5.5 и 11 Мбит/с

- IEEE 802.11g : 6, 9, 12, 18, 24, 36, 48 и 54 Мбит/с

- IEEE 802.11n : от 6.5 до 300 Мбит/с (от MCS0 до MCS15)¹

Максимальная выходная мощность передатчика²

- 802.11b (11 Mbps): 17дБм

- 802.11g (54 Mbps): 15дБм

- 802.11gn (MCS 7): 15дБм

Схемы модуляции

- IEEE 802.11b: DQPSK, DBPSK, CCK

- IEEE 802.11g : BPSK, QPSK, 16QAM, 64QAM, OFDM

- IEEE 802.11n : BPSK, QPSK, 16QAM, 64QAM c OFDM

Параметры интерфейса USB

- 2 порта USB 2.0 — для подключения USB-устройств

Физические характеристики и условия окруж. среды

- Габариты — 187x120x32 мм, настольное исполнение

- Напряжение питания адаптера — 220В/12В

- Потребляемая мощность — не более 16 Вт

- Рабочий диапазон температур от +5° до +40°С

- Относительная влажность до 80%

Поддержка стандартов

- ITU-T G.988 omci specification

- ITU-T G.984.x — GPON

- IEEE 802.1D

- IEEE 802.1Q

- IEEE 802.1P

Функциональные характеристики

- Поддержка TR-069

- Работа в режиме «моста» или «маршрутизатора»

- Поддержка PPPoE (auto, PAP, MSCHAP и CHAP авторизация)

- Поддержка IPoE (DHCP-client и static)

- DHCP-сервер на стороне LAN

- Передача Multicast трафика по Wi-Fi

- Поддержка DNS (Domain Name System)

- Поддержка DynDNS (Dynamic DNS)

- Поддержка UPNP (Universal Plug and Play)

- Поддержка NAT (Network Address Translation)

- Поддержка NTP (Network Time Protocol)

- Поддержка механизмов качества обслуживания QoS

- Поддержка IGMP Snooping

- Поддержка IGMP Proxy

- VLAN в соответствие с IEEE 802.1Q

Поддержка функций безопасности

- Ограничение скорости на портах

- FEC кодирование

Конфигурирование

- В соответствии с TR-142:

- Удаленное управление по протоколу OMCI

- Удаленное управление по протоколу TR-069

- Локальное управление WEB/CLI

- Обновление программного обеспечения: OMCI, TR-069, HTTP, TFTP

¹ Максимальная скорость беспроводной передачи данных определена спецификациями стандартов IEEE 802.11n. реальная пропускная способность будет другой. Условия, в которых работает сеть, а также факторы окружающей среды, включая объем сетевого трафика, строительные материалы и конструкции, и служебные данные сети могут снизить реальную пропускную способность. На радиус действия сети могут влиять факторы окружающей среды.

² Максимальное значение мощности передатчика будет изменяться в соответствии с правилами радиочастотного регулирования в Вашей стране.

Всем привет! Сегодня я расскажу вам про настройку роутера Eltex NTP-1402G-W. Данный аппарат очень часто используется компанией Ростелеком. Сначала мы познакомимся с ним, потом подключим, и далее я расскажу вам: как настроить на нем интернет, Wi-Fi, IPTV и родительский контроль. Также расскажу про дополнительную конфигурацию. Если у вас будут возникать какие-то вопросы в комментариях, или вы видите, что я допустил ошибку – пишите в комментариях.

Содержание

- Индикаторы, порты и подключение

- Настройка интернета

- Настройка Wi-Fi

- Режим моста или точки доступа

- IPTV

- Родительский контроль и блокировка ненужных сайтов

- Характеристики

- Задать вопрос автору статьи

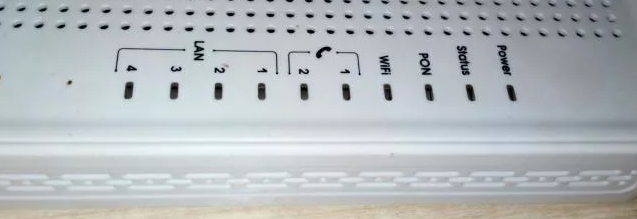

Индикаторы, порты и подключение

У компании Eltex есть две аппаратные версии роутера Eltex NTP-RG-1402G-W, поэтому давайте рассмотрим обе. Я вам советую для начала ознакомиться с индикаторами, так как они будут показывать вам – нормально работает аппарат и интернет или нет.

- Wi-Fi – беспроводное подключение. Если просто горит, значит сеть включена, если мигает, то значит идет передача данных.

- LAN – подключение к локальным портам. Оранжевый – 1 Гбит/с; Зеленый – 100 Мбит/с.

- Phone – подключение к телефонным портам.

- PON – коннект с оптикой.

- Status – авторизация в сети, либо есть, либо её нет.

- Power – включен или выключен аппарат.

У более старой версии аппарата лампочки находятся сверху и имеют те же самые значения.

Теперь давайте ознакомимся с портами и подключим аппарат.

- On/Off – кнопка включения выключения. Для перезагрузки нужно нажать на ней два раза (чтобы сначала выключить, а потом включить).

- Вход для блока питания – подключением к электросети маршрутизатор.

- USB – для подключения внешних носителей.

- Phone 1, 2 – подключение телефонов.

- LAN (P1, P2, P3, P4) – 4 локальных порта, сюда мы можем подключить любые локальные устройства: компьютер, ноутбук, принтер, камеру видеонаблюдения, телевизор и т.д.

- PON – сюда подключаем оптический кабель.

Дополнительно может найти вход для подключения телевизионного кабеля – он может находится как справа, так и слева устройства. Также может иметь приписку «TV» – сюда мы подключаем провод от кабельной телекомпании.

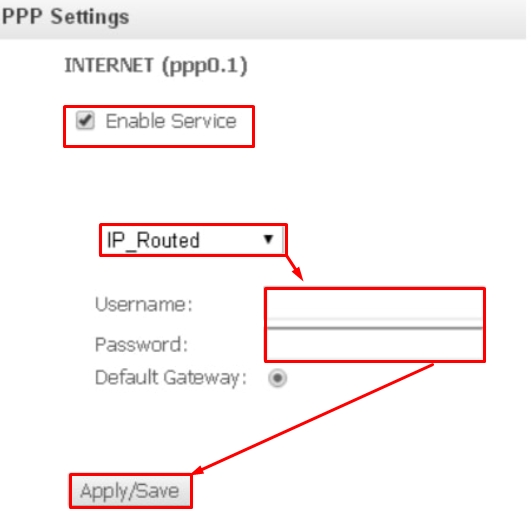

Настройка интернета

- Для того, чтобы зайти в настройки аппарата, вам нужно быть подключённым к любому LAN порту с помощью сетевого провода. Далее с компьютера или ноутбука запустите браузер и в адресной строке введите:

192.168.1.1

- Далее вас попросят ввести логин и пароль – в обе строки вводим:

user (имя пользователя)

user (ключ)

- Перейдите в раздел «PPP Settings» и установите верхнюю галочку в состояние включено. Далее ниже ставим режим «IP_Routed» и ниже вводим логин и пароль – его можно подсмотреть в договоре от провайдера. Применяем настройки.

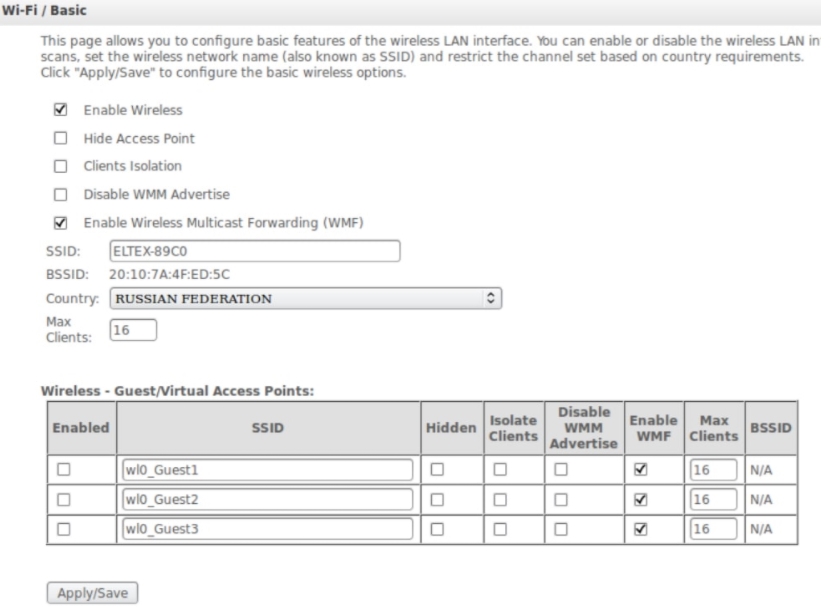

Настройка Wi-Fi

Слева в меню заходим в раздел «WiFi» и далее заходим в основные «Basic» настройки. Теперь давайте коротенько расскажу вам про галочки, которые можно включить или выключить:

- Enable Wireless – включает или выключает вай-фай сеть. Мы её сразу включаем. Но если вам не нужна беспроводная сеть, то деактивируем опцию.

- Hide Access Point – сеть не будет видна при поиске, но к ней можно будет подключиться по имени. Режим невидимой сети.

- Clients Isolation – все, кто будет подключен к роутеру через вайфай, не будут видеть друг друга, но будут иметь доступ к интернету.

- Disable WMM Advertise и Enable Wireless Multicast Forwarding (WMF) – эти параметры оставляем по умолчанию

Теперь ниже в поле SSID – вводим название беспроводной сети. Обязательно указываем страну, в которой вы сейчас находитесь, это нужно для того, чтобы роутер грамотно выбрал используемые каналы. В строку «MAX Clients» можно выставить ограничение по подключаемым клиентам по беспроводной сети. Я настоятельно не рекомендую выставлять значение больше указанного. Применяем и сохраняем параметры.

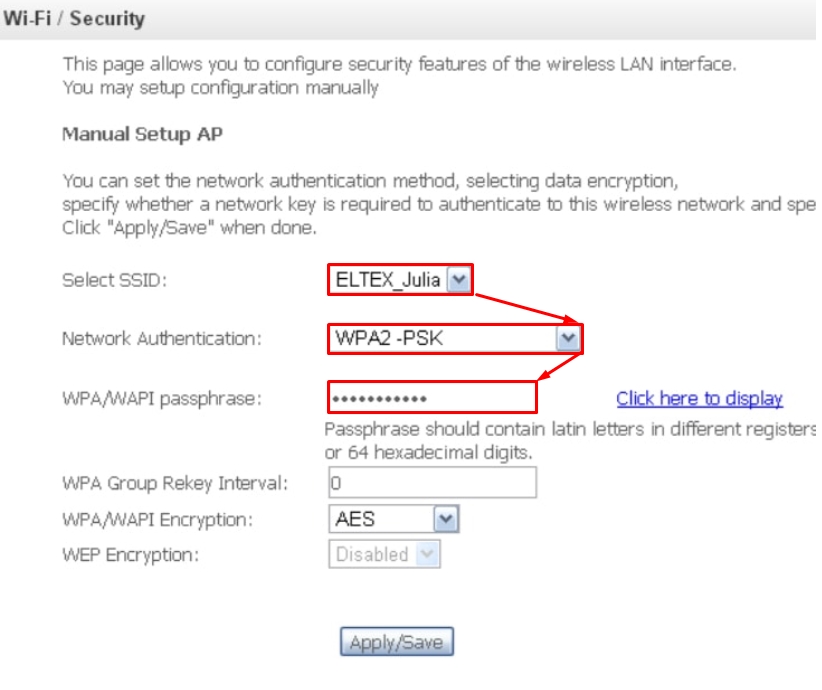

Переходим в раздел «Security». В верхнем выпадающем списке вам нужно выбрать сеть, к которой вы будете менять настройки – выбираем нашу ранее созданную сеть по имени. Далее ниже выбираем режим шифрования «WPA2-PSK». Если же вы хотите убрать пароль, то выбираем режим «Open». В самом конце вводим пароль и сохраняем изменения.

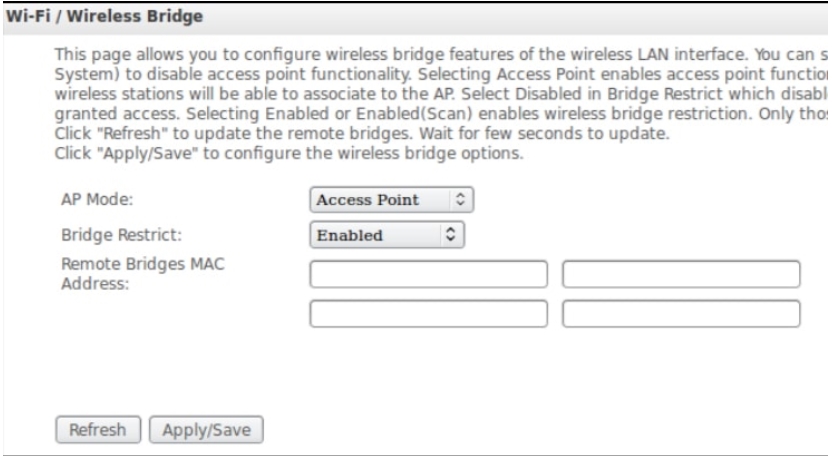

Режим моста или точки доступа

Настройка находится там же в разделе «Wi-Fi» – находим подраздел «WirelessBridge». В верхней строке выставляем мод моста (Wireless Bridge) или точки доступа (Acces Point). Вторая строка «Bridge Restrict» включаем фильтрацию по MAC, но если вы подключаетесь к известной сети, то режим можно выключить. Далее ниже идут 4 строки, в первую вводим MAC подключаемого устройства.

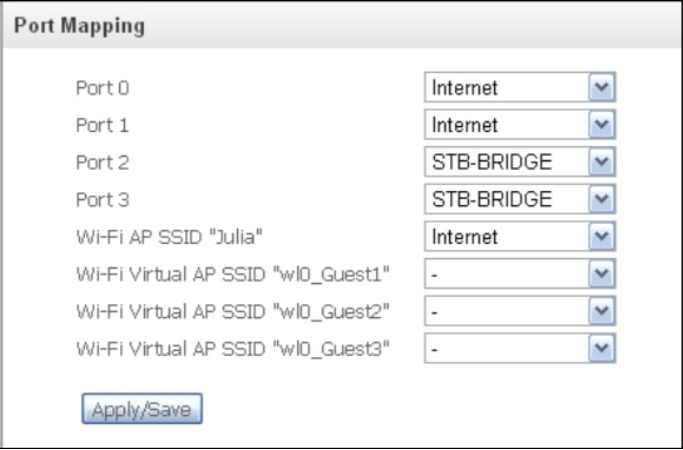

IPTV

Подключаем IP TV приставку к любому локальному порту и запоминаем его номер. Далее в настройках заходим в раздел «Port Mapping». Вы увидите 4 порта, которые пронумерованы от 0 до 3. Вам нужно выбрать нужный вход и напротив него выставить режим «STB Bridge». Только не забудьте сохранить конфигурацию и изменения, в противном случае настройки не будут применены.

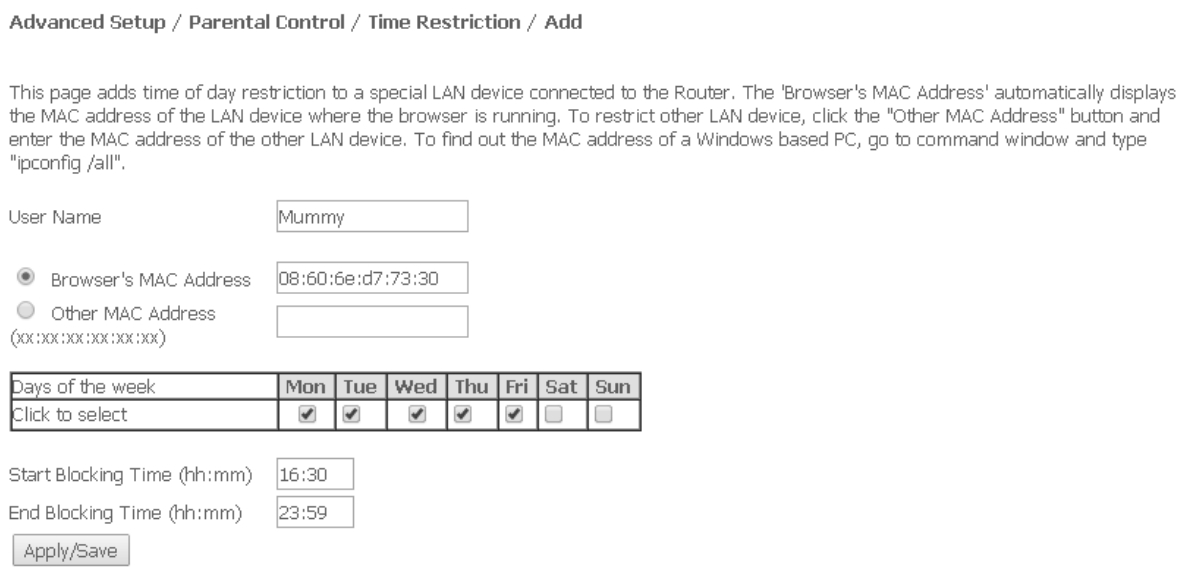

Родительский контроль и блокировка ненужных сайтов

Переходим в «Advanced Setup» – «Parental Control». Сначала нам нужно создать само правило, для этого переходим в «Time Restriction» и нажимаем «Add». В поле «User Name» вводим любое имя. Далее нужно ввести MAC-адрес устройства, используемого ребенком. Ниже вы увидите таблицу, где можно указать дни недели, по которым будет действовать ограничение. Также можно указать и время – с какое по какое будут блокироваться адреса.

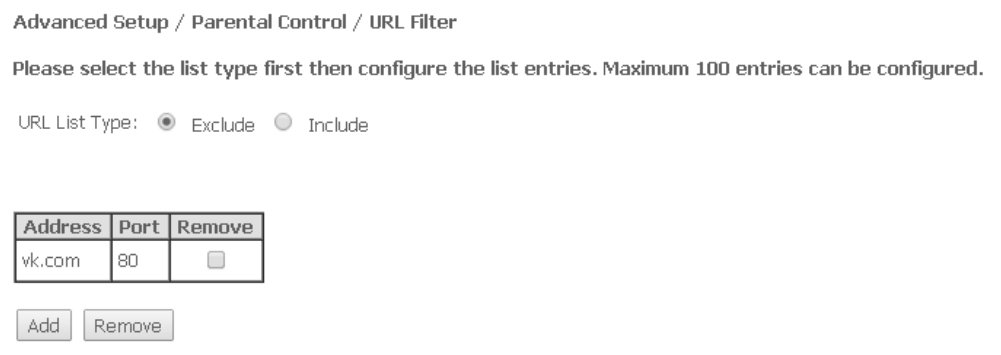

Сохраняем изменения и переходим назад в раздел «Parental Control», далее заходим в «URL Filter». Тут есть два списка, который вы можете видеть, переключая:

- «Exclude» – или черный список. Сюда заносим адреса, к которым запрещено иметь доступ ребенку.

- «Include» – белый список или разрешенные адреса.

Далее нажимаем «Add» вводим адрес и добавляем его. По умолчанию для сайтов используется порт 80.

Характеристики

| Разъем | SC/APC |

| Передача | С помощью оптоволокна типа SMF- 9/125, G.652 |

| Скорость приёма | 2488 Мбит в секунду |

| Порты | 4 по 1 Гбит |

| Телефонные порты | FXS |

| MIMO | 2х2 |

| Стандарты Wi-Fi | IEEE 802.11b: 1, 2, 5.5 и 11 Мбит/с

IEEE 802.11g: 6, 9, 12, 18, 24, 36, 48 и 54 Мбит/с IEEE 802.11n : от 6.5 до 300 Мбит/с (от MCS0 до MCS15)¹ |

| Частота беспроводной сети | 2,4 Гц |

| Дополнительные функции | PPPoE, IPoE, режим моста, маршрутизатора, точки доступа, DHCP, DynDNS, UPNP, NAT, NTP, IGMP Shooping, IGMP Proxy, VLAN (IEEE 802.1Q), TR-069. |

Доверяй, но проверяй

Время на прочтение

8 мин

Количество просмотров 13K

Не так давно я считал, что обновление программного обеспечения от производителя на роутерах и подобных им «железках» обязательно, и переход на новую стабильную версию гарантирует временную безопасность. Почитав в интернете мнения пользователей, которые с этим не согласны и были очень убедительны, мои розовые очки разбились, радужных единорогов я больше не увижу, и жизнь стала не такой простой как была. Оказалось, новые прошивки, скачанные у официального производителя «железки», можно считать устаревшими. За точку входа в эту тему предлагаю взять переведённую статью. Помимо интересной и полезной информации о том, как вскрывать бинарники, автор утверждает, что если заглянуть в прошивку, можно обнаружить устаревшую версию ядра Linux. Я решил всё-таки проверить этот довод самостоятельно и вставить свои дилетантские «15 копеек». Заодно провести разведку в области, где я ещё не бывал. Для удовлетворения интереса будет достаточным определить версию ядра прошивки. На время написания статьи последняя версия ядра kernel — 6.0.9 от 16.11.2022. Вскрыть и выгрузить прошивку из приборов, которые описаны в статье, у меня не было возможности. Поэтому воспользуюсь прошивками, скачанными с сайта производителя.

▍ NTP-RG-1402G-W

Первый претендент на вскрытие — абонентский маршрутизатор NTP-RG-1402G-W от ELTEX. На момент написания статьи серийный выпуск данной модели был завершён, но поддержка осуществляется. Поэтому прошивка должна быть свежая. Ссылку на скачивание прошивки можно найти здесь. Мне досталась последняя версия прошивки в версии v3.25.5.165.

Скачиваю и распаковываю:

wget https://eltex-co.ru/upload/iblock/504/ntp-rg-revc-3.25.5.165.fw.zip

&& unzip ntp-rg-revc-3.25.5.165.fw.zip

&& rm ntp-rg-revc-3.25.5.165.fw.zip

Если заглянуть внутрь файла, то можно увидеть метку ELTX — перечисление версий модели, для которых подходит эта прошивка.

Далее поможет полезный инструмент binwalk, о котором я узнал в процессе изучения текущей темы. На русском лично мне понравилось подробное описание сего чуда здесь. Для тех, у кого нет проблем с английским, будет предпочтительней разобраться с ним из первоисточника.

Спросить у binwalk сведения о файле можно следующим способом.

binwalk ntp-rg-revc-3.25.5.165.fw.bin

DECIMAL HEXADECIMAL DESCRIPTION

--------------------------------------------------------------------------------

1043 0x413 JFFS2 filesystem, big endian

Этой информации достаточно, чтобы понять, что файловая система бинарника JFFS2.

Вот что говорит об этом Wikipedia: JFFS2 (Journaling Flash File System version 2 — «Журналируемая файловая система версии 2») — структурированная файловая система, используемая в устройствах флеш-памяти. JFFS2 был включён в ядро Linux, начиная с версии 2.4.10 от 23 сентября 2001 года. JFFS2 также поддерживает несколько загрузчиков операционной системы, таких как Das U-Boot, Open Firmware, eCos RTOS и RedBoot. Также JFFS2 используется в OpenWrt.

Чтобы с этим разобраться, понадобится пакет mtdutils:

sudo apt-get install mtd-utilsПеред конвертацией необходимо избавиться от заголовка, который уже рассматривали на картинке.

binwalk -Me ntp-rg-revc-3.25.5.165.fw.binУ меня появилась папка с названием «_ntp-rg-revc-3.25.5.165.fw.bin.extracted», в ней лежит файл 413.jffs2. Его уже можно конвертировать.

jffs2dump -b -eimage.bin 413.jffs2

Wrong bitmask at 0x01047f80, 0x0000

Wrong bitmask at 0x01047f84, 0x0000

Wrong bitmask at 0x01047f88, 0x0000

Wrong bitmask at 0x01047f8c, 0x0000

Wrong bitmask at 0x01047f90, 0x0000

Wrong bitmask at 0x01047f94, 0x0000

Wrong bitmask at 0x01047f98, 0x0000

Wrong bitmask at 0x01047f9c, 0x0000

Wrong bitmask at 0x01047fa0, 0x0000

Wrong bitmask at 0x01047fa4, 0x0000

Wrong bitmask at 0x01047fa8, 0x0000

Исправить неприятность «Wrong bitmask» предлагают так.

Дальше монтируем образ и добираемся до данных.

mkdir mount_dir

sudo modprobe mtdram total_size=24576 erase_size=128

sudo modprobe mtdblock

sudo dd if=image.bin of=/dev/mtdblock0

sudo mount -t jffs2 /dev/mtdblock0 mount_dir

На этом этапе уже можно определить версию linux, заглянув в каталог lib/modules/2.6.30. Если посмотреть на дату модификации всех файлов образа, то можно предположить, что сформирована эта прошивка 17.08.2020. Но для уверенности лучше заглянуть в ядро.

binwalk -Me vmlinux.lz

DECIMAL HEXADECIMAL DESCRIPTION

--------------------------------------------------------------------------------

2220124 0x21E05C Certificate in DER format (x509 v3), header length: 4, sequence length:4

3035152 0x2E5010 Linux kernel version 2.6.30

3112032 0x2F7C60 DES SP2, big endian

3112544 0x2F7E60 DES SP1, big endian

3137904 0x2FE170 CRC32 polynomial table, little endian

3155688 0x3026E8 CRC32 polynomial table, big endian

3544627 0x361633 Neighborly text, "neighbor %.2x%.2x.%.2x:%.2x:%.2x:%.2x:%.2x:%.2x lost on port %d(%s)(%s)"

Linux kernel version 2.6.30 соответствует каталогу с модулями lib/modules/2.6.30. Там же можно найти дату выпуска версии — 2.6.30, которая обозначена как 10.06.2009.

После распаковки данных binwalk оставил файл с именем «C». Если выполнить следующую команду, можно получить немного больше информации, например версию компилятора, и не гадать с датой сборки прошивки.

strings C | grep "Linux version"

Linux version 2.6.30 (user@86671791164b) (gcc version 4.4.2 (Buildroot 2010.02-git) ) #1 SMP PREEMPT Mon

Aug 17 12:49:01 NOVT 2020

Всё сходится, прошивка была собрана чуть больше двух лет назад.

▍ M4300-52G-PoE+ (GSM4352PB)

В этом случае рассмотрим прошивку на коммутатор от NETGEAR, M4300-52G-PoE+ (GSM4352PB).

wget https://www.downloads.netgear.com/files/GDC/M4300/GSM_XSM4300_V12.0.17.10.zip

&& unzip GSM_XSM4300_V12.0.17.10.zip

&& rm GSM_XSM4300_V12.0.17.10.zip

Появится файл с именем m4300v12.0.17.10.stk. Посмотрим, что представляет из себя этот файл.

binwalk m4300v12.0.17.10.stk

DECIMAL HEXADECIMAL DESCRIPTION

--------------------------------------------------------------------------------

116 0x74 Flattened device tree, size: 43857977 bytes, version: 17 344 0x158 LZMA compressed data, properties: 0x5D, dictionary size: 8388608 bytes, uncompressed size: -1 bytes

2044644 0x1F32E4 LZMA compressed data, properties: 0x5D, dictionary size: 8388608 bytes, uncompressed size:

-1 bytes

4334548 0x4223D4 LZMA compressed data, properties: 0x5D, dictionary size: 8388608 bytes, uncompressed size:

-1 bytes

6785752 0x678AD8 LZMA compressed data, properties: 0x5D, dictionary size: 8388608 bytes, uncompressed size:

-1 bytes

9044804 0x8A0344 LZMA compressed data, properties: 0x5D, dictionary size: 8388608 bytes, uncompressed size:

-1 bytes

11303856 0xAC7BB0 gzip compressed data, from Unix, last modified: 1970-01-01 00:00:00 (null date)

38409620 0x24A1594 Zlib compressed data, compressed

42333777 0x285F651 Certificate in DER format (x509 v3), header length: 4, sequence length: 1284

42333901 0x285F6CD Certificate in DER format (x509 v3), header length: 4, sequence length: 1288

42458920 0x287DF28 CRC32 polynomial table, little endian

42462540 0x287ED4C CRC32 polynomial table, little endian

42464208 0x287F3D0 LZO compressed data

42521356 0x288D30C gzip compressed data, maximum compression, from Unix, last modified: 2013-04-09

21:31:53

43046116 0x290D4E4 CRC32 polynomial table, little endian

43053216 0x290F0A0 CRC32 polynomial table, little endian

43054884 0x290F724 LZO compressed data

43134420 0x2922DD4 gzip compressed data, maximum compression, from Unix, last modified: 2013-04-09

21:31:53

43721552 0x29B2350 CRC32 polynomial table, little endian

43728716 0x29B3F4C CRC32 polynomial table, little endian

43730384 0x29B45D0 LZO compressed data

43812756 0x29C8794 gzip compressed data, maximum compression, from Unix, last modified: 2013-04-09 21:31:53

43855988 0x29D3074 Executable script, shebang: "/bin/sh"

Много информации. Похоже на то, что в этом бинарнике находятся файлы с разными типами сжатия. Предоставим с этим разобраться binwalk.

binwalk -Me m4300v12.0.17.10.stkПосле распаковки появилось шесть каталогов и несколько бинарников. С помощью binwalk удалось найти версию ядра в трёх файлах:

binwalk 1F32E4: Linux kernel version 3.6.5

binwalk 158: Linux kernel version 3.6.5

binwalk 4223D4: Linux kernel version 3.6.5

Версию компилятора можно определить, например, вот так:

strings _m4300v12.0.17.10.stk.extracted/_8A0344.extracted/cpio-root/lib |grep GCC

GCC: (Broadcom Linux 3.6) 4.8.2

▍ ASUS RT-AX55

Двухдиапазонный беспроводной маршрутизатор от ASUS, RT-AX55.

wget https://dlcdnets.asus.com/pub/ASUS/wireless/RT-AX55/FW_RT-AX55_300438650460.zip

&& unzip GSM_XSM4300_V12.0.17.10.zip

&& rm GSM_XSM4300_V12.0.17.10.zip

binwalk -Me RT-AX55_combo_3.0.0.4_386_50460-g5174ed0_puresqubi.w

Появится каталог «_RT-AX55_combo_3.0.0.4_386_50460-g5174ed0_puresqubi.w.extracted», и если заглянуть сюда «squashfs-root/lib/modules/», можно увидеть каталог с именем версии ядра. У меня он 4.19.183.

▍ Dahua DH_IPC-HX2X4X

Для разнообразия можно рассмотреть регистратор фирмы Dahua. Название прошивки — DH_IPC-HX2X4X-Taylor_MultiLang_PN_V2.840.0000000.7.R.221110. В этом случае бинарник можно

распаковать с помощью zip-архиватора.

unzip DH_IPC-HX2X4X-Taylor_MultiLang_PN_V2.840.0000000.7.R.221110.bin

Archive: DH_IPC-HX2X4X-Taylor_MultiLang_PN_V2.840.0000000.7.R.221110.bin

file #1: bad zipfile offset (local header sig): 0

inflating: Install

inflating: kernel.img

inflating: dhboot.bin.img

inflating: dhboot-min.bin.img

inflating: romfs-x.squashfs.img

inflating: web-x.squashfs.img

inflating: dhdtb.bin.img

inflating: partition-x.cramfs.img

inflating: check.img

extracting: sign.img

Чтобы определить ядро прошивки, на данном этапе достаточно применить binwalk.

binwalk kernel.img

DECIMAL HEXADECIMAL DESCRIPTION

--------------------------------------------------------------------------------

0 0x0 uImage header, header size: 64 bytes, header CRC: 0x6F27594A, created: 2022-11-10 13:43:13,

image size: 2313680 bytes, Data Address: 0x1D00000, Entry Point: 0x2300000, data CRC: 0x47CC5A2D,

OS: Linux, CPU: ARM, image type: Firmware Image, compression type: none, image name: "kernel"

64 0x40 uImage header, header size: 64 bytes, header CRC: 0x359DB3A3, created: 2022-10-28 04:08:13,

image size: 2309152 bytes, Data Address: 0x8000, Entry Point: 0x8000, data CRC: 0xFAC624BD, OS:

Linux, CPU: ARM, image type: OS Kernel Image, compression type: none, image name: "Linux-4.19.91"

128 0x80 Linux kernel ARM boot executable zImage (little-endian)

18432 0x4800 LZMA compressed data, properties: 0x5D, dictionary size: 67108864 bytes, uncompressed

size: -1 bytes

2311536 0x234570 uImage header, header size: 64 bytes, header CRC: 0x3C52A920, created:

2022-11-10 13:43:13, image size: 2311448 bytes, Data Address: 0x1D00000, Entry Point: 0x2300000,

data CRC: 0xBDDC7DE8, OS: Linux, CPU: ARM, image type: Firmware Image, compression type: none,

image name: "kernel"

Версия ядра у этой прошивки — Linux-4.19.91, создана 28.10.2022.

▍ Личное мнение

С первого взгляда может показаться, что все производители оборудования не заботятся об обновлении ядра, и поэтому уровень безопасности остаётся неизменным. Я считаю, что дело обстоит следующим образом:

- все дыры в безопасности закрываются с помощью правки ядра, но при этом меняется не версия ядра, а версия прошивки;

- чтобы поменять версию ядра, необходимо под эту версию исправить пусть не все, но некоторые части модулей. А это уже дополнительные расходы времени и денег;

- после перевода модулей на новую версию есть риски появления новых багов и уязвимостей в безопасности;

- ядро поддерживает аппаратную часть, которую нецелесообразно менять;

- устаревшие модели оборудования понемногу выводят из поддержки, и из-за того, что основные ресурсы направляют на более новые продукты, обновления выходят реже.

Конечно, было бы правильнее спросить у самих производителей, что я и сделал. Но ни один из них не ответил на моё письмо. Ещё бы, кто я такой — обычный пользователь. Так что придётся жить в догадках и относиться с недоверием к разработчикам, которые скрывают исходники, а так и до паранойи недалеко.

▍ Итог

В итоге — что мы имеем, и как с этим жить. Не думаю, что стоит паниковать из-за старой версии ядра. А вот если последняя версия прошивки собрана года два назад (что не всегда можно выявить), то следует искать другие способы обновления. Например, такие:

- купить самое новое оборудование;

- выбрать прошивку с открытым исходным кодом.

Лучше всех дела обстоят с роутерами. В подавляющих случаях покупать прибор не целесообразно. А вот прошивка с открытым исходным кодом подойдёт. Главное не превратить прибор в кирпич.

Автор статьи, которую я упоминал в начале, предлагает OpenWrt, есть и другие варианты прошивок. Также можно выбрать роутер с открытым исходным кодом (если бы все производители делали именно так). Я слышал о двух таких, это MikroTik (github) и Turris Omnia (github). В остальных случаях «кушаем», что дают.

Играй в нашу новую игру прямо в Telegram!

| Технология PON | GPON |

| Тип оборудования PON | ONU |

| Количество портов LAN (ONU) | 4 |

| FXS (ONU) | 2 |

| CaTV (ONU) | Нет |

| Wi-Fi | 2,4 ГГц |

| Умный дом | Нет |

| В реестре Минпромторга (ТОРП) | Нет |

| Поддержка EasyMesh | Нет |

| Размер коробки ШхВхГ, мм | 175 x 60 x 300 |

| Вес брутто, кг | 0.55 |

ONT NTP

Высокопроизводительные многофункциональные абонентские терминалы, предназначенные для доступа к современным услугам телефонии и высокоскоростному интернету. Кроме того, абонентские терминалы серии RG предоставляют пользователям услуг широкие возможности для работы в локальной сети.

Технология PON

Технология GPON — одно из самых современных и эффективных решений задач “последней мили”, позволяющее существенно экономить на кабельной инфраструктуре и обеспечивающее скорость передачи данных до 2,5 Гбит/с в направлении downlink и 1,25 Гбит/с в направлении uplink. Использование в сетях доступа решений на базе технологии GPON дает возможность предоставлять конечному пользователю доступ к набору услуг на базе протокола IP.

Предоставляемые услуги

- высокоскоростной доступ в интернет

- потоковое видео/ High Definition TV/IP TV, видео по запросу (VoD), видеоконференция

- IP-телефония

- развлекательные и обучающие программы “on-line”

Варианты применения

- подключение к услугам широкополосного доступа абонентов в многоквартирных домах, жилых комплексах, студенческих городках и коттеджных поселках;

- построение корпоративных сетей на крупных стратегических предприятиях, в бизнес-центрах с повышенными требованиями к безопасности и скорости передачи данных.

Беспроводное подключение Wi-Fi

Абонентские устройства поддерживают подключение по стандарту IEEE 802.11b/g/n на частоте 2,4ГГц и 2,4/5ГГц (опционально).

Параметры интерфейса PON

- 1 порт GPON

- Соответствие ITU-T G.984.2, FSAN Class A+

- Тип разъема — SC/APC

- Среда передачи — оптоволоконный кабель SMF- 9/125, G.652

- Коэффициент разветвления — до 1:64

- Максимальная дальность — 10 км

- Передатчик: 1310 nm

- Data Rate: 1244 Mb/s

- Avarage Launch Power: -2…+3 dBm

- Spectral Width (RMS): 3 nm

- Приемник: 1490 nm

- Data Rate: 2488 Mb/s

- Receiver Sensitivity: -23 dBm with BER better than or equal to 1.0×10-10

- Receiver Optical Overload: -3 dBm

Параметры интерфейсов LAN

- 4 порта Ethernet 10/100/1000 Base-T(RJ-45)

Параметры интерфейсов FXS

- 2 порта FXS

- Поддержка протокола SIP

- Аудиокодеки: G.729 (A), G.711(A/U), G.723.1

- Передача факса: G.711, T.38

- Сопротивление шлейфа до 2 кОм

- Прием набора импульсный/частотный (DTMF)

- Выдача Caller ID

Параметры беспроводного модуля

- Стандарты 802.11 b/g/n

- Схема MiMo: 2×2

- Частотный диапазон 2400 ~ 2483,5 МГц

- Безопасность беспроводного соединения: WEP, WPA, WPA2

Скорость беспроводного соединения

- IEEE 802.11b: 1, 2, 5.5 и 11 Мбит/с

- IEEE 802.11g : 6, 9, 12, 18, 24, 36, 48 и 54 Мбит/с

- IEEE 802.11n : от 6.5 до 300 Мбит/с (от MCS0 до MCS15)¹

Максимальная выходная мощность передатчика²

- 802.11b (11 Mbps): 17дБм

- 802.11g (54 Mbps): 15дБм

- 802.11gn (MCS 7): 15дБм

Схемы модуляции

- IEEE 802.11b: DQPSK, DBPSK, CCK

- IEEE 802.11g : BPSK, QPSK, 16QAM, 64QAM, OFDM

- IEEE 802.11n : BPSK, QPSK, 16QAM, 64QAM c OFDM

Параметры интерфейса USB

- 2 порта USB 2.0 — для подключения USB-устройств

Физические характеристики и условия окруж. среды

- Габариты — 187x120x32 мм, настольное исполнение

- Напряжение питания адаптера — 220В/12В

- Потребляемая мощность — не более 16 Вт

- Рабочий диапазон температур от +5° до +40°С

- Относительная влажность до 80%

Поддержка стандартов

- ITU-T G.988 omci specification

- ITU-T G.984.x — GPON

- IEEE 802.1D

- IEEE 802.1Q

- IEEE 802.1P

Функциональные характеристики

- Поддержка TR-069

- Работа в режиме «моста» или «маршрутизатора»

- Поддержка PPPoE (auto, PAP, MSCHAP и CHAP авторизация)

- Поддержка IPoE (DHCP-client и static)

- DHCP-сервер на стороне LAN

- Передача Multicast трафика по Wi-Fi

- Поддержка DNS (Domain Name System)

- Поддержка DynDNS (Dynamic DNS)

- Поддержка UPNP (Universal Plug and Play)

- Поддержка NAT (Network Address Translation)

- Поддержка NTP (Network Time Protocol)

- Поддержка механизмов качества обслуживания QoS

- Поддержка IGMP Snooping

- Поддержка IGMP Proxy

- VLAN в соответствие с IEEE 802.1Q

Поддержка функций безопасности

- Ограничение скорости на портах

- FEC кодирование

Конфигурирование

- В соответствии с TR-142:

- Удаленное управление по протоколу OMCI

- Удаленное управление по протоколу TR-069

- Локальное управление WEB/CLI

- Обновление программного обеспечения: OMCI, TR-069, HTTP, TFTP

¹ Максимальная скорость беспроводной передачи данных определена спецификациями стандартов IEEE 802.11n. реальная пропускная способность будет другой. Условия, в которых работает сеть, а также факторы окружающей среды, включая объем сетевого трафика, строительные материалы и конструкции, и служебные данные сети могут снизить реальную пропускную способность. На радиус действия сети могут влиять факторы окружающей среды.

² Максимальное значение мощности передатчика будет изменяться в соответствии с правилами радиочастотного регулирования в Вашей стране.

Блок питания

Руководство по установке и настройке

Провод заземления

Сертификаты на гарантию, замену, техподдержку

Скачать регламенты

Продление гарантийного обслуживания, NTP-RG-1402G-W (используется при покупке с новым оборудованием. Включена в т.ч. стандартная гарантия производителя — 1 год)

[ для нового оборудования ]

до 2 лет +15% от цены оборудования

EW-NTP-RG-1402G-W-2Y

до 3 лет +25% от цены оборудования

EW-NTP-RG-1402G-W-3Y

до 5 лет +40% от цены оборудования

EW-NTP-RG-1402G-W-5Y

Продление гарантийного обслуживания, NTP-RG-1402G-W (используется при покупке для ранее приобретенного оборудования)

[ для уже купленного оборудования ]

на 1 год +12% от цены оборудования

EW-NTP-RG-1402G-W-1Y

Сертификат на консультационные услуги по вопросам эксплуатации оборудования Eltex — NTP-RG-1402G-W — безлимитное количество обращений 8х5 (услуга оказывается по московскому времени)

1 год +6% от цены оборудования

SC-NTP-RG-1402G-W-B-1Y

3 года +15% от цены оборудования

SC-NTP-RG-1402G-W-B-3Y

5 лет +32% от цены оборудования

SC-NTP-RG-1402G-W-B-5Y

Сертификат на услугу по отправке оборудования на подмену на следующий рабочий день (next business shipping) в случае выхода из строя оборудования, NTP-RG-1402G-W

1 год +30% от цены оборудования

NBS-NTP-RG-1402G-W-1Y

3 годa +75% от цены оборудования

NBS-NTP-RG-1402G-W-3Y

5 лет +93,75% от цены оборудования

NBS-NTP-RG-1402G-W-5Y

Обучение в Академии Eltex

Базовый курс Академии Eltex: Использование коммутаторов Eltex

Базовый курс Академии Eltex: Использование маршрутизаторов Eltex

Базовый курс Академии Eltex: Точки доступа Enterprise и Контроллер беспроводной сети Eltex

[NTU] 4-е способа обновить ПО абонентского терминала NTU / NTP

Обзор способов обновить ПО:

1) Через web-интерфейс:

В пункте меню Management / Update Software по кнопке «Обзор», выбрать нужный файл ПО, затем, кнопкой «Update Software» обновить ПО.

2) Через терминал LTP посредством протокола OMCI (для ПО терминла версии 3.х.):

Данный способ наименее рекомендуем, т.к. сам процесс обновления по OMCI крайне долгий до 20 минут и в это время у абонентов не работают услуги, как следствие абонент может ребутнуть ONT в надежде, что все «починится», процесс обновленя будет прерван, а ОНТ загрузится с последней работающей версией ПО.

Скопировать файл прошивки на терминл командой

copy tftp://192.168.1.4/ntu-rg-3.28.2.655.fw.bin fs://ont-firmware

где 192.168.1.4 — адрес tftp сервера;

ntu-rg-3.28.2.655.fw.bin — файл ПО.

tftp сервер должен быть доступен для терминала и на папку с фалом ПО должны быть установлены соответствующие права.

LTP-X# show firmware ont //посмотреть список загруженных файлов ПО для ОНТ

Команда на обновление ПО:

update ont 0/2 filename ntu-rg-3.28.2.655.fw.bin

где 0/2 — pon-port и ID нужной ОНТ, ntu-rg-3.28.2.655.fw.bin — файл ПО, заранее скопированный на терминал.

В течение 10-и минут ПО будет обновлено.

3) Через внутренний ACS терминала LTP:

для терминалов rev.B, rev.C.

LTP-X# acs //Перейти в режим конфигурирования ACS

(acs)firmware //Перейти в режим конфигурирования параметров ПО ONT

(acs-firmware)copy 192.168.16.26 ntp-rg-3.22.1.14.fw.bin //Указать адрес TFTP-сервера и имени файла ПО

(acs-firmware)show files //Просмотреть список загруженных файлов

(acs-firmware)show list //Просмотреть список профилей обновления

(acs-firmware)add firmware 1 //Добавить профиль обновления

(acs-firmware)firmware 1 //Перейти к редактированию профиля

(acs-firmware_config-fw id=’1′)show config //Просмотреть конфигурации профиля

(acs-firmware_config-fw id=’1′)set file ntp-rg-3.22.1.14.fw.bin //Установить файл ПО для данного профиля

(acs-firmware_config-fw id=’1′)add profile TEST //Добавить профиль конфигурации (соответствующий тем ONT, которые требуют обновления ПО). Список профилей доступен в разделе (acs-profile) по команде «show list»

4) Через telnet:

Зайти на онт по telnet и ввести:

tftp -g -t i -f <file.bin> <iphost.tftp.serverfolder>

где, <file.bin> — файл ПО

<iphost.tftp.serverfolder> — адрес tftp сервера и путь до файла.

пример: tftp -g -t i -f ntu-rg-3.28.2.655.fw.bin 192.168.1.101/tftpFiles

Источник:

docs.eltex-co.ru

[NTU] Как настроить ONU (NTU-RG-1421G-WAC, NTU-2W, и подобные) в режиме маршрутизатора

Чтобы настроить ОНТ в режиме маршрутизатора, необходимо выполнить следующие шаги:

1) зайти на web интерфейс от имени пользователя admin.

2) В пункте меню Advanced Setup / WAN Service добавить wan сервис.

3) в настройках сервиса выбрать тип соединения PPPoE или IPoE, в зависимости от сехмы реализации сети.

3.1) при настройке пункта Network Address Translation Settings поставить галочку у опции Enable NAT

4) В пункте меню Advanced Setup / Mapping / WAN interfaces присоеденить, созданный интерфейс, к бриджу.

5) В пункте меню Advanced Setup / LAN / General Settings включить DHCP-сервер, опция Enable DHCP Server, по умолчанию включено.

6) Изменить заводской пароль для пользователя admin в пункте меню Management / Passwords. Предварительно рекомендуется ознакомиться с требованиями безопасности к паролю:

Требования безопасности к паролю

Пароль должен:

- Не входить в TOP-200 часто используемых паролей

- Содержать не менее 10 символов

- Содержать символы, набранные в разных регистрах;

- Помимо латинских букв, содержать также цифры, знаки препинания и/или специальные символы;

- Не являться словом из словаря, сленга, диалекта, жаргона;

- Не являться персональной информацией (имена, адреса, дата рождения, телефон и т.п.)

Источник:

docs.eltex-co.ru

[NTU] Как изменить заводской пароль для подключения к NTP-X, NTU-X?

Необходимо подключиться к WEB-интерфейсу NTP-X, NTU-X по IP-адресу 192.168.1.1, логин/пароль — user/user. Перейти в меню «Management/Passwords».

Ввести старый пароль для пользователя user (user), затем ввести новый пароль, подтвердить его и нажать кнопку «Apply/Save» для применения изменений.

Требования безопасности к паролю

Пароль должен:

- Не входить в TOP-200 часто используемых паролей

- Содержать не менее 10 символов

- Содержать символы, набранные в разных регистрах;

- Помимо латинских букв, содержать также цифры, знаки препинания и/или специальные символы;

- Не являться словом из словаря, сленга, диалекта, жаргона;

- Не являться персональной информацией (имена, адреса, дата рождения, телефон и т.п.)

Источник:

docs.eltex-co.ru

[NTU]Как на NTP-X, NTU-X заблокировать доступ к определенному сайту?

Необходимо подключиться к WEB-интерфейсу NTP по IP-адресу 192.168.1.1, логин/пароль — user/user. Перейти во вкладку «Advanced Setup/Parental control/URL Filter».

Нажать кнопку «Add» для добавления новой записи.

В открывшемся окне необходимо указать порт и сайт, к которому будет закрыт доступ.

Источник:

docs.eltex-co.ru

[NTU] Как сделать сеть Wi-Fi скрытой?

Настройку необходимо производить через WEB браузер (например Internet Explorer, Opera или Mozilla Firefox).

- Необходимо подключиться к WEB — интерфейсу NTP по IP-адресу 192.168.1.1 логин/пароль — user/user.

- Перейти во вкладку Wireless — Basic.

- Выставить флаг напротив «Hide Access Point» и нажать кнопку «Apply/Save».

После этого Ваша сеть станет скрытой.

Источник:

docs.eltex-co.ru

[NTU] Как сбросить устройства NTP-X, NTU-X к заводским настройкам?

Существует два способа сброса абонентских терминалов NTP-X / NTU-X к заводским настройкам.

1. Подключиться к WEB конфигуратору абонентского терминала. IP-адрес устройства 192.168.1.1, логин/пароль — user/user.

Во вкладке «Management/Settings/Restore Default» нажать кнопку «Restore Default Settings» и подтвердить нажав «OK». Последует перезагрузка устройства и сброс конфигурации к заводским параметрам.

2. Удерживать системную клавишу «F» в течение 7-10 секунд. При этом индикатор «Power» загорится красным цветом, индикатор «PON» погаснет. Последует перезагрузка устройства и сброс конфигурации к заводским параметрам.

Источник:

docs.eltex-co.ru

Старушка NTP ещё в ходу работает 👵