С недавним обновлением программный гигант Redmond внес изменения в встроенное приложение для защиты Windows 10 под названием Защитник Windows. Приложение было обновлено до версии 4.12.17007.17123, и теперь антивирусная часть приложения находится по другом пути в файловой системе.

Это изменение касается всех выпусков Windows 10. Файлы Защитника, перемещаются во всех версиях Windows 10, начиная с «Creators Update», версия 1703.

К компонентам которые изменили расположение, относятся антивирусный движок MsMpEng.exe, служба сетевого фильтра NisSrv.exe и соответствующие драйверы.

Файлы MsMpEng.exe и NisSrv.exe были перенесены из C:\Program Files\Windows Defender в C:\ProgramData\Microsoft\Windows Defender\Platform\. Связанные файлы драйверов можно найти в папке C:\Windows\System32\drivers\wd, ранее они находились в папке по следующему C:\Windows\System32\drivers.

Изменение расположения файлов происходит после установки обновления KB4052623. Обновление не объясняет причину изменений, но указывает на новое расположение файлов в списке известных проблем:

Из-за изменения местоположения пути к файлу в последнем обновлении (версия клиента Antiimalware: 4.12.17007.17123) многие загрузки блокируются при включении AppLocker.

Чтобы обойти эту проблему, откройте «Групповая политика», а затем измените параметр «Разрешить» для следующего пути:

%OSDrive%\ProgramData\Microsoft\Windows Defender\Platform\*

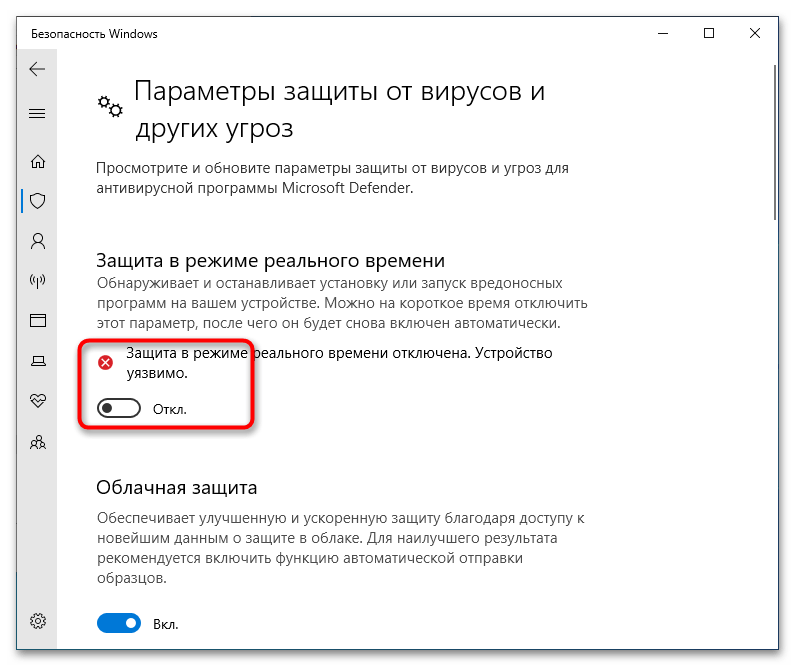

В редких случаях компьютеры, работающие под защитой Windows Defender Advanced Threat Protection вместе с антивирусом Windows Defender, получают пассивный режим во время установки этого обновления. В пассивном режиме защита в реальном времени отключена.

Чтобы обойти эту проблему, удалите значение «PassiveMode» в следующем разделе реестра:

HKLM\SOFTWARE\Microsoft\Windows Defender

Примечание: Возможно, вам придется изменить права подраздела Windows Defender и включить полный доступ для вашей учетной записи пользователя.

Непонятно, почему Microsoft переместила системные файлы для Защитника. Возможно, позже компания может объяснить эти изменения в блоге. Возможно, это связано с тем, что вредоносные программы атакуют существующие каталоги, а также может быть вызваны тем, что после перемещения его в изолированные папки, безопасность Защитника улучшается. Только Microsoft может пролить свет на последние изменения, связанные с Защитником Windows 10.

С недавним обновлением программный гигант Redmond внес изменения в встроенное приложение для защиты Windows 10 под названием Защитник Windows. Приложение было обновлено до версии 4.12.17007.17123, и теперь антивирусная часть приложения находится по другом пути в файловой системе.

Это изменение касается всех выпусков Windows 10. Файлы Защитника, перемещаются во всех версиях Windows 10, начиная с «Creators Update», версия 1703.

К компонентам которые изменили расположение, относятся антивирусный движок MsMpEng.exe, служба сетевого фильтра NisSrv.exe и соответствующие драйверы.

Файлы MsMpEng.exe и NisSrv.exe были перенесены из C:Program FilesWindows Defender в C:ProgramDataMicrosoftWindows DefenderPlatform. Связанные файлы драйверов можно найти в папке C:WindowsSystem32driverswd, ранее они находились в папке по следующему C:WindowsSystem32drivers.

Изменение расположения файлов происходит после установки обновления KB4052623. Обновление не объясняет причину изменений, но указывает на новое расположение файлов в списке известных проблем:

Из-за изменения местоположения пути к файлу в последнем обновлении (версия клиента Antiimalware: 4.12.17007.17123) многие загрузки блокируются при включении AppLocker.

Чтобы обойти эту проблему, откройте «Групповая политика», а затем измените параметр «Разрешить» для следующего пути:

%OSDrive%ProgramDataMicrosoftWindows DefenderPlatform*

В редких случаях компьютеры, работающие под защитой Windows Defender Advanced Threat Protection вместе с антивирусом Windows Defender, получают пассивный режим во время установки этого обновления. В пассивном режиме защита в реальном времени отключена.

Чтобы обойти эту проблему, удалите значение «PassiveMode» в следующем разделе реестра:

HKLMSOFTWAREMicrosoftWindows Defender

Примечание: Возможно, вам придется изменить права подраздела Windows Defender и включить полный доступ для вашей учетной записи пользователя.

Непонятно, почему Microsoft переместила системные файлы для Защитника. Возможно, позже компания может объяснить эти изменения в блоге. Возможно, это связано с тем, что вредоносные программы атакуют существующие каталоги, а также может быть вызваны тем, что после перемещения его в изолированные папки, безопасность Защитника улучшается. Только Microsoft может пролить свет на последние изменения, связанные с Защитником Windows 10.

К нашему огромному сожалению, не многие пользователи ПК знают о том, что путь к Защитнику Windows в Windows 10 относительно недавно был изменен, что собственно и привело к многочисленным пользовательским проблемам, которые так или иначе связанны с этим, пусть и не большим, но все же весьма необходимым антивирусом, который имеет возможность защищать систему независимо от того, установлено дополнительное защитное ПО в ней или же нет.

Вообще, по каким-то странным обстоятельствам, когда в Майкрософт было принято решение о том, что пора внести изменения в структуру пути Защитника, не кто об этом не удосужился уведомить пользователей, которые стали просто невинными жертвами кучи проблем. Среди самых распространенных стоит непременно отметить:

- Не возможность быстро отыскать Защитника Windows в системе по привычному пути.

- Проблемы функциональности AppLocker в Windows 10.

- Advanced Threat Protection (ATP) Защитника Windows работает совместно с Защитником Windows.

Конечно, имеются и более мелкие проблем, но они на столько ничтожны, что устраняются: удалением приложений, перезагрузкой системы и иными сподручными средствами воздействия на ОС.

Куда были перемещены файлы в системе Windows 10?

Что касается перемещений, то они теперь выглядят следующим образом:

- Файлы с именами «MsMpEng.exe» и «NisSrv.exe» из привычного для себя расположения «%ProgramFiles%Windows Defender» расположились в «%ProgramData%MicrosoftWindows DefenderPlatform»

- Драйвера Защитника Windows из привычного расположения «%Windir%System32drivers» переместились в «%Windir%System32drivers в %Windir%System32driverswd»

Стоит сразу отметить, что вышеописанные изменения затронули следующие редакции программ:

- Windows 10 Домашняя.

- Windows 10 Pro.

- Windows 10 Enterprise.

- Windows Server 2016.

Как заявили в последствии разработчики программного обеспечения из Майкрософт, сделано это было для того, чтоб увеличить уровень безопасности системы от различных вирусных вторжений в её недра.

Проблемы с AppLocker в Windows 10

Если у вас из-за всех вышеописанных перемещений начались проблемы с AppLocker, то знайте, что всему виной новый путь к Защитнику Windows в Windows 10 и для того, чтоб избавиться от своей теперешней проблемы, вы должны: от имени Администратора произвести в групповой политике ввод следующего пути: «%OSDrive%ProgramDataMicrosoftWindows DefenderPlatform*». Данное действие позволит вам справиться с багом связанным с AppLocker.

Системный антивирус переведен в пассивный режим защиты Windows 10

Если у вас более редкая проблема, которая скрывается в том, что Advanced Threat Protection (ATP) Защитника Windows работает совместно с Защитником Windows, что в конечном итоге при обновление системы может привести к тому, что системный антивирус в автоматическом режиме отправляется в так называемый «пассивный режим», то это не есть хорошо и как следствие, данную проблему необходимо, как можно скорее решать.

Решение проблемы выглядит так: вы, от имени Администратора производите удаление значение с именем «PassiveMode», которое располагается в реестре Windows вот по такому пути: «HKLMSOFTWAREMicrosoftWindows Defender». Тут же, система может запросить у вас смену владельца подраздела Защитника Windows и параллельно, придется дать доступ к полному списку пользователей.

P.S. Отметим, что все вышеописанные изменения имеют отношения только к тем операционным системам, которые имеют версию сборки не ниже 4.12.17007.17123.

После дежурного обновления (за номером 4.12.17007.17123) «Защитник Windows», то бишь, штатный антивирус Windows 10 «сменил явки».

Точнее, Microsoft перенесла компонент MsMpEng.exe антивирусной службы «Защитник Windows» (Windows Defender Antivirus), компонент NisSrv.exe службы «Защита в режиме реального времени» (Network Realtime Inspection), а также драйверы «Защитника».

Нововведение касается ОС Windows 10 в версии от 1703 и новее для Windows 10 Home, Pro и Enterprise, а также ОС Windows Server 2016.

После обновления файлы MsMpEng.exe и NisSrv.exe находятся по адресу %ProgramData%MicrosoftWindows DefenderPlatform (вместо %ProgramFiles%Windows Defender), а драйверы «Защитника» — по адресу %Windir%System32driverswd (вместо %Windir%System32drivers).

Для наглядности:

| Компонент | Было | Стало |

|

Windows Defender Antivirus service (MsMpEng.exe) Network Realtime Inspection service (NisSrv.exe) |

%ProgramFiles%Windows Defender | %ProgramData%MicrosoftWindows DefenderPlatform<версия> |

| Драйверы Windows Defender Antivirus | %Windir%System32drivers | %Windir%System32driverswd |

На странице обновления KB4052623 на сайте службы поддержки Windows 10 данное изменение путей уже подтвердили отдельным постом, в котором в частности, отмечается следующее:

В данной статье описывается пакет обновления платформы защиты от вредоносных программ для Защитник Windows для следующих операционных систем:

Windows (предприятия, Pro и Домашняя страница) 10

Windows Server 2016Известные проблемы этого обновления

Из-за изменения в путь к папке в последнее обновление (версия противодействия вредоносному программному обеспечению клиента: 4.12.17007.17123)…

Отмечается, что изменение вызвало ряд проблем в работе AppLocker-а в Windows 10. Согласно оригинальному сообщению Microsoft, из-за изменения путей к компонентам «Защитника» AppLocker блокирует загрузку файлов на компьютер.

В качестве варианта решения проблемы разработчик предлагает вручную прописать значение «Разрешить» для пути %OSDrive%ProgramDataMicrosoftWindows DefenderPlatform* в «Редакторе групповой политики«.

Также сообщается, что обновление может изредка вызывать проблемы в системах, у которых одновременно работают Advanced Threat Protection и «Защитник Windows» (в ходе установки обновления система может перейти в «пассивный режим» с отключением защиты в режиме реального времени).

В таком случае поддержка Microsoft рекомендует удалить значение «PassiveMode» в подразделе реестра HKLMSOFTWAREMicrosoftWindows Defender (следует учитывать, что для этого потребуются доступ к подразделу «Защитника» и полный доступ к учетной записи пользователя».

Microsoft recently rolled out a new update to its Windows Defender antimalware platform on Windows 10. This update package was released for Windows 10 Enterprise, Windows 10 Pro, Windows 10 Home, and Windows Server 2016 Operating Systems – and it makes location changes for Windows Defender Antivirus service (MsMpEng.exe), Network Realtime Inspection service (NisSrv.exe) and Windows Defender Antivirus drivers on these operating systems.

Every software update brings some bugs along with fixes or new features; this update is no different. As listed by Microsoft Support, here are the known issues involved with this update:

What’s new:

As a part of monthly updates for Windows Defender, this update is released for Windows 10 Version 1703 and Version 1709 or namely Windows 10 Creators Update and Windows 10 Fall Creators Update. Here, a few binary locations used by Windows 10 were updated. As listed by Microsoft, here are the changes :

| Affected component | Old location | New location |

| Windows Defender Antivirus service (MsMpEng.exe)

Network Realtime Inspection service (NisSrv.exe) |

%ProgramFiles%Windows Defender | %ProgramData%MicrosoftWindows DefenderPlatform<Version> |

| Windows Defender Antivirus drivers | %Windir%System32drivers | %Windir%System32driverswd |

All third-party applications that have references to these binaries must be updated to the new locations.

Known Issues:

1] Because of a change in the file path location in the latest update (Antimalware Client Version: 4.12.17007.17123), many downloads are being blocked when AppLocker is enabled.

%OSDrive%ProgramDataMicrosoftWindows DefenderPlatform*

2] In rare cases, computers that are running Windows Defender Advanced Threat Protection together with Windows Defender Antivirus are put into a passive mode during the installation of this update. In this passive mode, Real-time Protection is disabled.

3] To work around this issue, delete the “PassiveMode” value in the following registry subkey:

HKLMSOFTWAREMicrosoftWindows Defender

You may need to take ownership of the Windows Defender subkey and enable full access to your user account to perform the second workaround.

If you are running Windows 10 version 1709 or any newer Insider Preview builds, you can do the following steps to check the client version information :

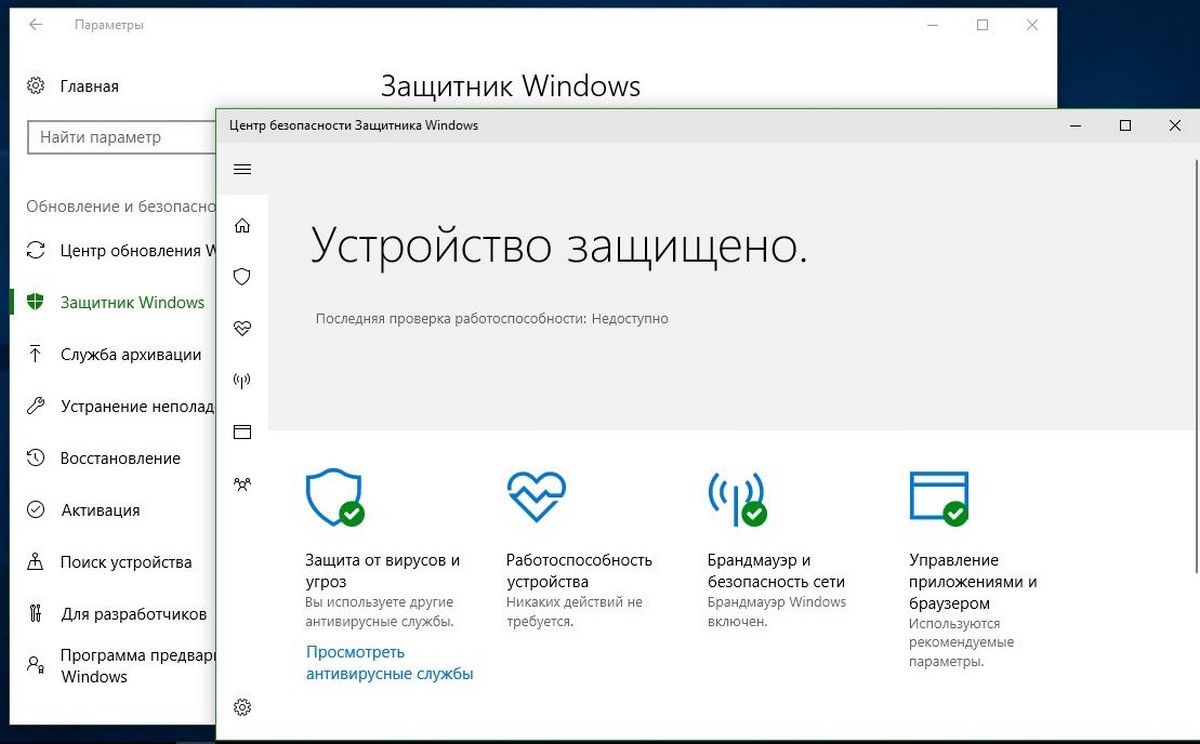

- First, open Windows Defender Security Center app.

- Now, click on the Settings Icon and then click About.

- Under the heading of Antimalware Client Version, you can find the version number.

- If you are running Windows 10 version 1703 or older builds, you can do the following steps to check the client version information :

- First, open Windows Defender App.

- Now, click on Help and then on About.

- Under the heading of Antimalware Client Version, you can find the version number.

The package is named as Update for Windows Defender antimalware platform and is sized around 2MB-3MB. This update is available to be downloaded via Windows Update and WSUS to all the PCs running the version of Windows 10 mentioned above.

Ayush has been a Windows enthusiast since the day he got his first PC with Windows 98SE. He is an active Windows Insider since Day 1 and is now a Windows Insider MVP. He has been testing pre-release services on his Windows 10 PC, Lumia, and Android devices.

Skip to content

With a recent update, the Redmond software giant has made a small change to the built-in protection app in Windows 10 called Windows Defender. The application was updated to version 4.12.17007.17123, and now the antivirus portion of the app is located in a different folder path in the file system.

The change is applicable to all editions of Windows 10. The files are moved for all versions of Windows 10 starting with Windows 10 «Creators Update», version 1703.

The affected components include the antivirus engine MsMpEng.exe, the network filter service NisSrv.exe, and the appropriate drivers.

The files MsMpEng.exe and NisSrv.exe have been moved from C:Program FilesWindows Defender to C:ProgramDataMicrosoftWindows DefenderPlatform. The related driver files can be found under the folder C:WindowsSystem32driverswd, which were previously stored in the C:WindowsSystem32drivers folder.

The file location change happens after installing the update KB4052623. It doesn’t explain the reason behind the change, but points to the new location of files in the list of known issues:

- Because of a change in the file path location in the latest update (Antimalware Client Version: 4.12.17007.17123), many downloads are being blocked when AppLocker is enabled.

To work around this issue, open Group Policy, and then change the setting to «Allow» for the following path:%OSDrive%ProgramDataMicrosoftWindows DefenderPlatform*

- In rare cases, computers that are running Windows Defender Advanced Threat Protection together with Windows Defender Antivirus are put into a passive mode during the installation of this update. In this passive mode, Real-time Protection is disabled.

To work around this issue, delete the «PassiveMode» value at the following registry subkey:HKLMSOFTWAREMicrosoftWindows Defender

Note You may have to take ownership of the Windows Defender subkey and enable full access to your user account.

To take ownership of Registry keys, you can use a tool like RegOwnerShipEx.

It is not clear why Microsoft moved the system files for Defender. Maybe later the company might explain the changes in a blog post. It might be because malware is targetting the existing directories or it also might be because Defender’s security is being improved by perhaps moving it into sandboxed folders with better security. Only Microsoft can shed light on these changes.

Source: Deskmodder.de

Support us

Winaero greatly relies on your support. You can help the site keep bringing you interesting and useful content and software by using these options:

If you like this article, please share it using the buttons below. It won’t take a lot from you, but it will help us grow. Thanks for your support!

Hello. Add your message here.

Содержание

- Шаг 1: Поиск расположения целевого файла

- Шаг 2: Запуск «Командной строки» в среде восстановления

- Шаг 3: Просмотр буквы системного диска

- Шаг 4: Удаление MsMpEng.exe

- Вопросы и ответы

Важно! В этой статье будет рассказано о том, как удалить MsMpEng.exe, который является исполняемым файлом встроенного антивируса Windows Defender. Если вашей целью является отключение защитного программного обеспечения, рекомендуем перейти по ссылке ниже к соответствующей статье на нашем сайте. Дело в том, что при полном удалении у вас больше не будет возможности восстановить антивирус в системе, а при ручном отключении это можно сделать в любой момент.

Подробнее: Как отключить процесс MsMpEng в Windows 10

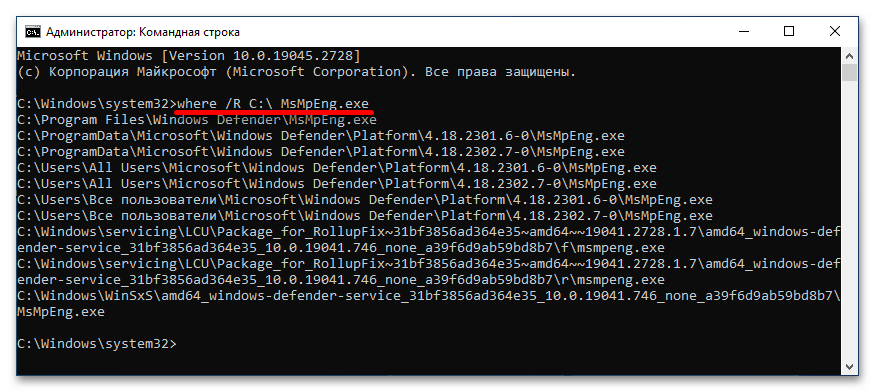

Шаг 1: Поиск расположения целевого файла

Прежде всего необходимо узнать, где именно находится исполняемый файл MsMpEng.exe. По умолчанию он расположен в директории C:\Program Files\Windows Defender, но проблема в том, что при долгой эксплуатации компьютера могут создаться резервные копии, которые будут инициализироваться в операционной системе в случае отсутствия оригинала. По этой причине предпочтительнее отыскать все вариации файла MsMpEng.exe, а сделать это быстрее всего через «Командную строку», запущенную от имени администратора.

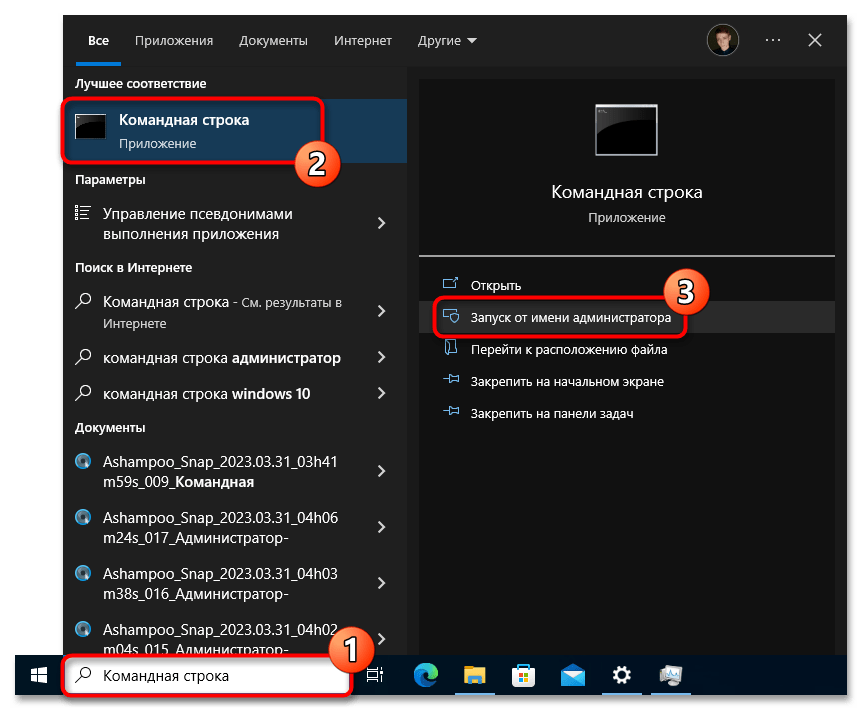

- Откройте консоль с повышенными привилегиями любым доступным способом. Проще всего это сделать посредством поискового запроса. Для это сначала установите курсор в соответствующее поле на панели задач, введите запрос «Командная строка», а затем кликните по опции «Запуск от имени администратора», выбрав одноименное приложение в списке найденных.

Читайте также: Запуск «Командной строки» с правами администратора в Windows 10

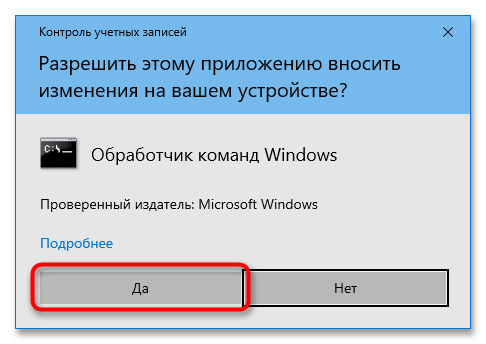

- Подтвердите инициализацию консоли, щелкнув по кнопке «Да» в появившемся на экране диалоговом окне.

- В открывшемся черном окне «Командной строки» введите представленную ниже команду, после чего нажмите по клавише Enter, чтобы ее выполнить.

where /R C:\ MsMpEng.exe

Встроенная поисковая утилита проанализирует весь системный диск на наличие файла с именем MsMpEng.exe и выдаст список путей ко всем найденным версиям. На данном этапе вам важно записать или сфотографировать эти данные, так как в дальнейшем их необходимо будет вводить вручную, запустив окно консоли в среде восстановления. Для удобства ниже приведен список всех возможных путей, но сразу стоит сказать, что некоторые из них могут оказаться бесполезными, так как на разных операционных системах они отличаются.

C:\Program Files\Windows Defender\MsMpEng.exe

C:\ProgramData\Microsoft\Windows Defender\Platform\4.18.2301.6-0\MsMpEng.exe

C:\ProgramData\Microsoft\Windows Defender\Platform\4.18.2302.7-0\MsMpEng.exe

C:\Users\All Users\Microsoft\Windows Defender\Platform\4.18.2301.6-0\MsMpEng.exe

C:\Users\All Users\Microsoft\Windows Defender\Platform\4.18.2302.7-0\MsMpEng.exe

C:\Users\Все пользователи\Microsoft\Windows Defender\Platform\4.18.2301.6-0\MsMpEng.exe

C:\Users\Все пользователи\Microsoft\Windows Defender\Platform\4.18.2302.7-0\MsMpEng.exe

C:\Windows\servicing\LCU\Package_for_RollupFix~31bf3856ad364e35~amd64~~19041.2728.1.7\amd64_windows-defender-service_31bf3856ad364e35_10.0.19041.746_none_a39f6d9ab59bd8b7\f\msmpeng.exe

C:\Windows\servicing\LCU\Package_for_RollupFix~31bf3856ad364e35~amd64~~19041.2728.1.7\amd64_windows-defender-service_31bf3856ad364e35_10.0.19041.746_none_a39f6d9ab59bd8b7\r\msmpeng.exe

C:\Windows\WinSxS\amd64_windows-defender-service_31bf3856ad364e35_10.0.19041.746_none_a39f6d9ab59bd8b7\MsMpEng.exe

Шаг 2: Запуск «Командной строки» в среде восстановления

После того как расположение всех исполняемых файлов программы MsMpEng.exe было найдено, необходимо открыть «Командную строку» в среде восстановления Windows. Требуется это для того, чтобы была возможность удалить эти самые файлы, ведь, находясь непосредственно на рабочем столе Windows 10, сделать это будет невозможно, так как соответствующий файл уже запущен и доступ к нему запрещен.

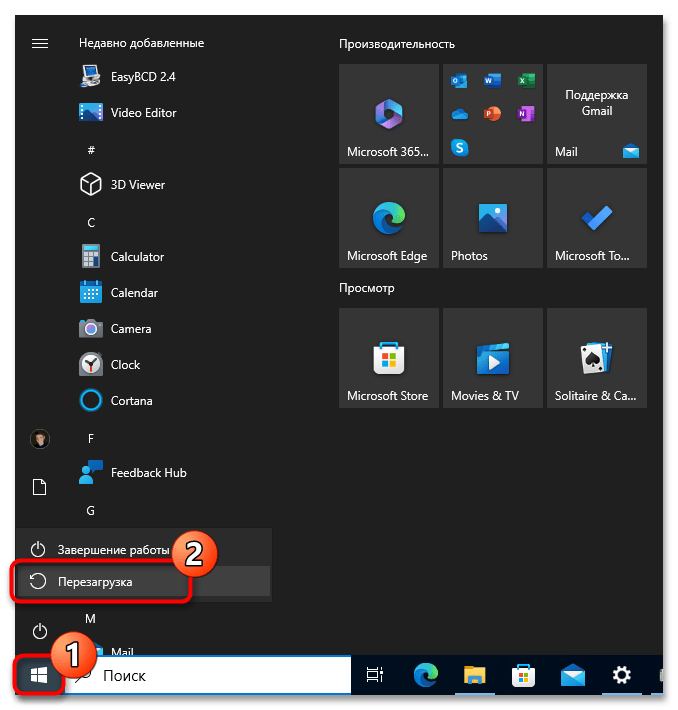

- Инициализируйте вход в среду восстановления. Проще всего это сделать через меню «Пуск». Для этого кликните по соответствующему значку на панели задач, затем нажмите по кнопке выключения и щелкните левой кнопкой мыши по пункту «Перезагрузка» с зажатой клавишей Shift на клавиатуре.

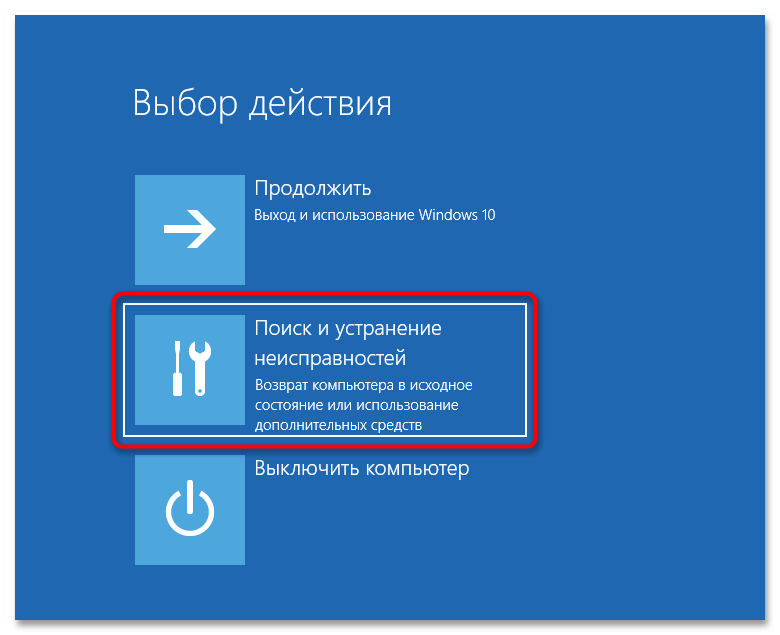

- После непродолжительного времени на экране появится главное меню среды восстановления. Перейдите в раздел «Поиск и устранение неисправностей».

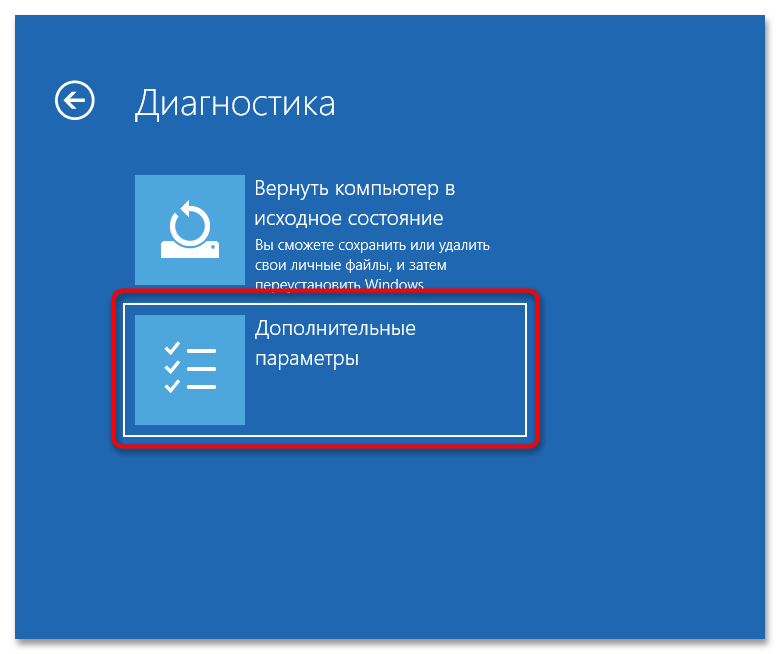

- Проследуйте в меню «Дополнительные параметры», нажав по соответствующему пункту.

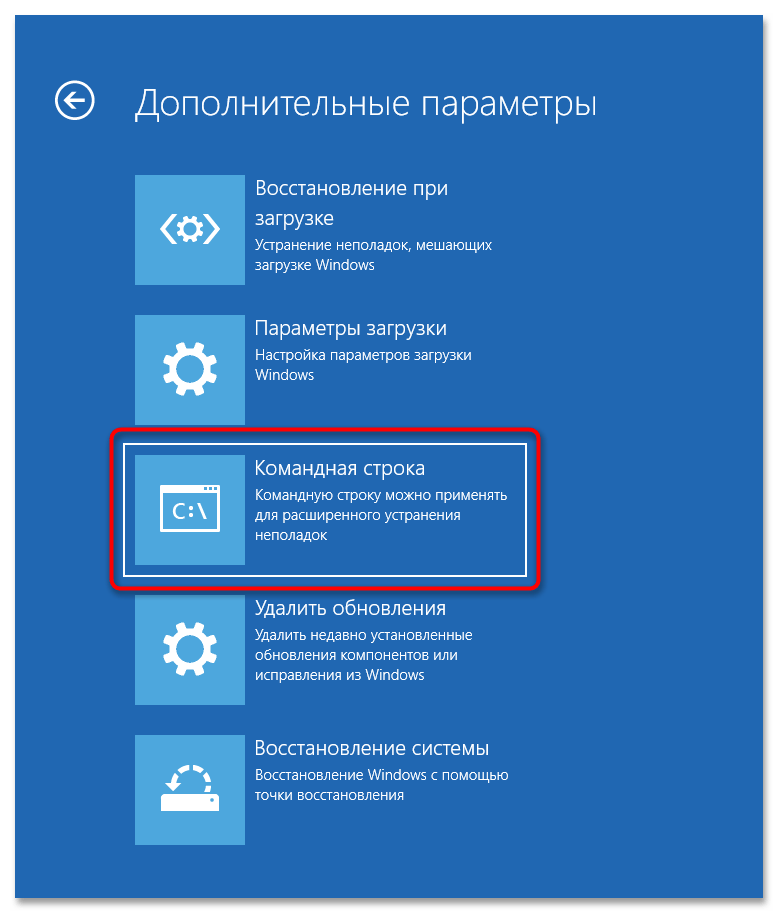

- Инициализируйте запуск «Командной строки», выбрав ее в списке предложенных действий.

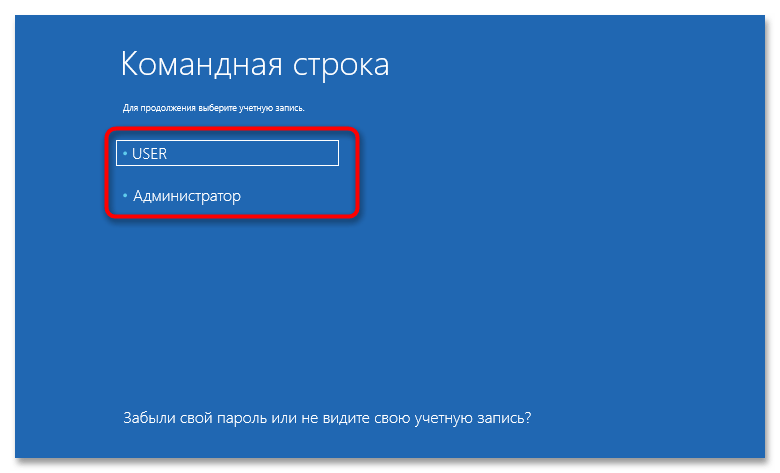

- Дождитесь, пока компьютер перезагрузится, после чего на синем экране выберите из списка пользователя, в чей аккаунт необходимо войти. Стоит отметить, что для выполнения поставленной задачи выбор не важен, главное — знать пароль от учетной записи.

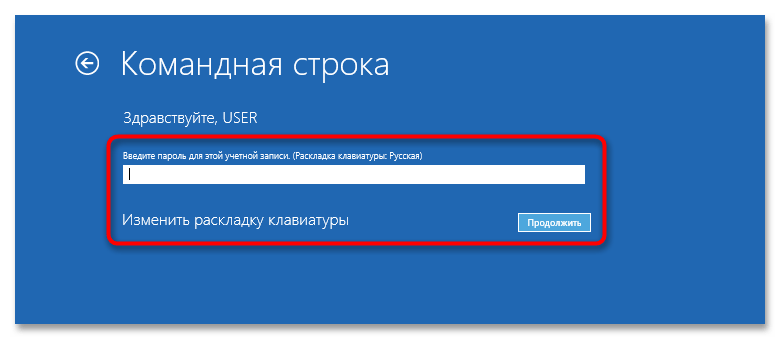

- В появившееся поле впишите пароль от профиля и нажмите по кнопке «Продолжить». Если пароль пользователя не был задан, просто щелкните «Продолжить».

После выполнения всех действий на экране появится окно консоли, в котором и будут выполняться дальнейшие действия по удалению исполняемого файла защитного программного обеспечения Windows 10.

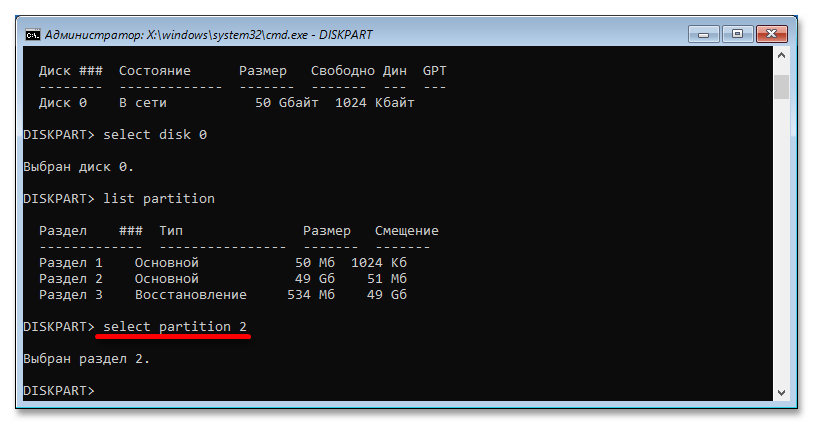

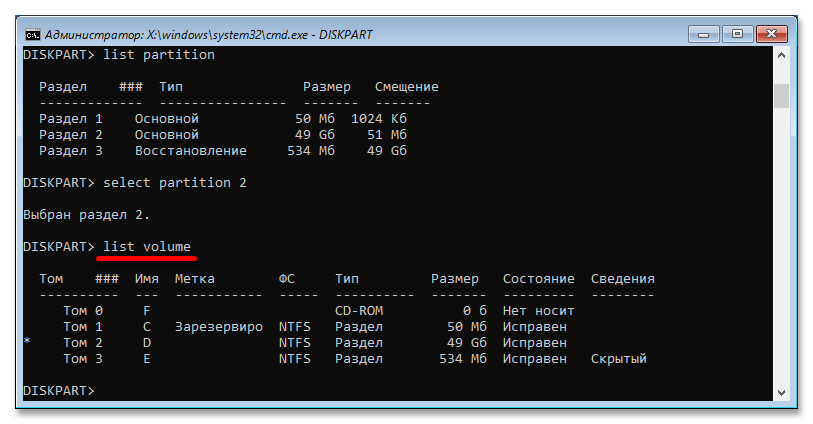

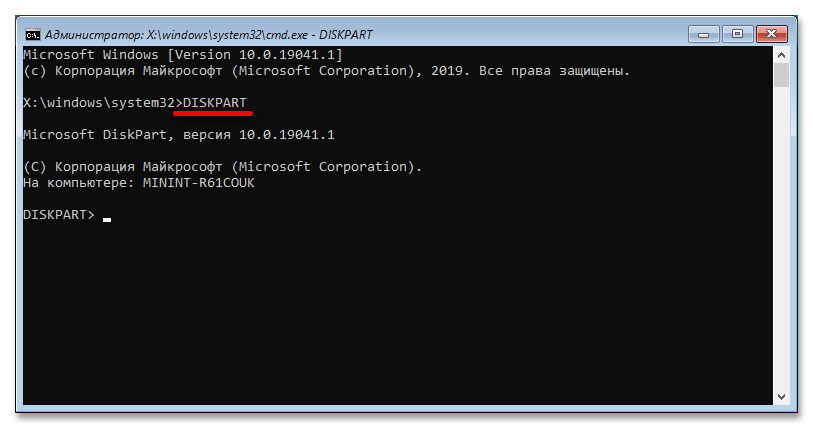

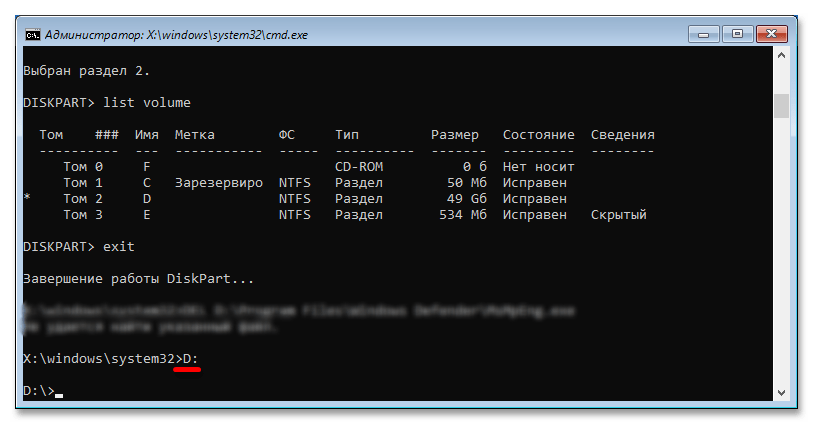

Шаг 3: Просмотр буквы системного диска

Перед тем как удалить исполняемые файлы MsMpEng.exe, необходимо узнать, на каком диске они находятся. Дело в том, что в среде восстановления по умолчанию в консоли открывается диск X, а все остальные разделы на накопителе обозначаются любой другой случайной буквой. Узнать нужную поможет специальная утилита.

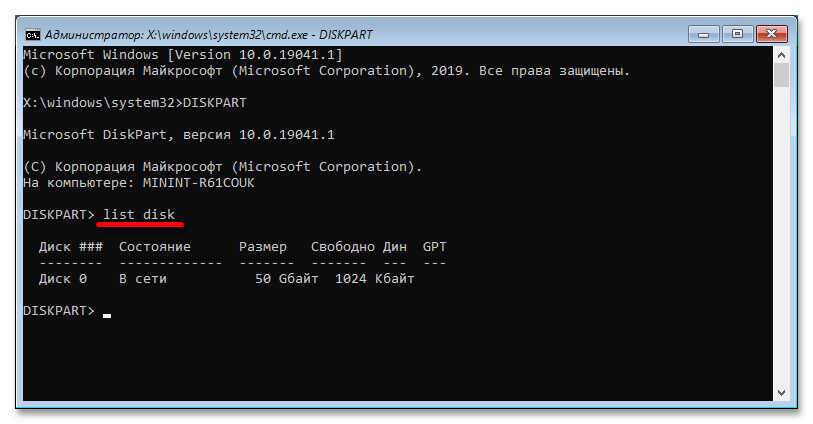

- Запустите консольную утилиту DISKPART, которая обладает инструментами для работы с дисковым пространством. Для этого впишите представленную ниже команду и нажмите Enter.

DISKPART - Отобразите на экране список всех накопителей, подключенных к компьютеру. Для этого выполните команду ниже. По итогу, ориентируясь по полям «Размер» и «Свободно», определите тот, на котором установлена операционная система. Запомните его порядковый номер, который отображается в столбце «Диск ###».

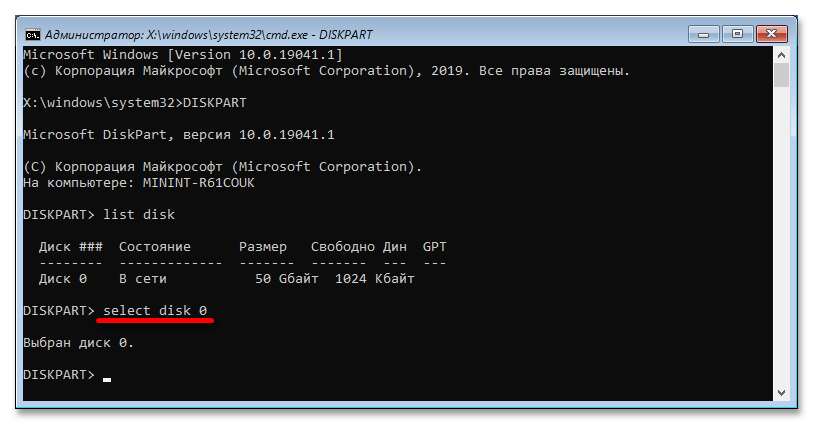

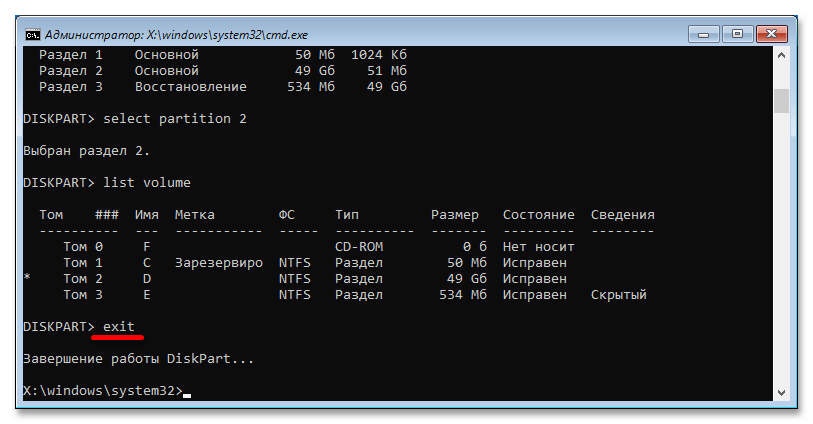

list disk - Выберите для дальнейшей работы нужный диск посредством выполнения представленной ниже команды. Не забудьте вместо <номер диска> вписать соответствующую цифру, которую узнали в предыдущем пункте этой инструкции.

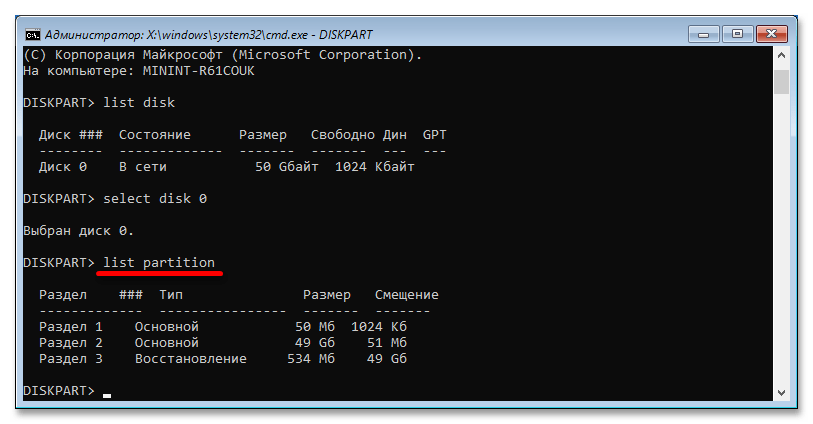

select disk <номер диска> - Выведите на экран перечисление всех разделов на диске, воспользовавшись указанной ниже командой. В результате, ориентируясь на поля «Размер» и «Тип», определите раздел, на котором установлена операционная система. Запомните цифру, соответствующую этому разделу. В данном случае — это 2.

list partition - Выберите целевой раздел посредством представленной ниже команды. Обязательно вместо <номер раздела> введите нужную цифру, которую узнали на предыдущем этапе.

select partition <номер раздела> - Отобразите список всех томов с их именами, чтобы можно было узнать нужную букву диска. Для этого впишите команду, представленную ниже, и нажмите Enter. В результатах выдачи, опираясь на размер раздела и другую дополнительную информацию, определите, какая буква латинского алфавита присвоена системному разделу, на котором установлена Windows 10. В нашем случае это буква D.

list volumeОбратите внимание! Зачастую утилита DISKPART автоматически определяет целевой диск. Если в вашем случае это тоже так, то напротив нужного тома будет стоять символ «*» (без кавычек). Это можно видеть на изображении выше.

- Выяснив всю необходимую информацию, выйдите из утилиты DISKPART. Для этого введите в консоль представленную ниже команду и нажмите Enter.

exit

Зная букву целевого диска и находясь в среде восстановления, через запущенную «Командную строку» можно быстро и без проблем удалить все исполняемые файлы антивирусного программного обеспечения.

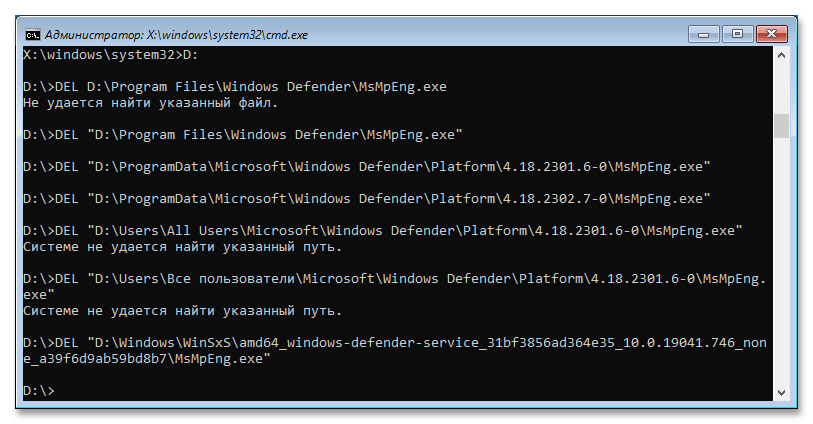

Сначала необходимо перейти непосредственно на диск с операционной системой. Для этого в консоль достаточно вписать нужную букву и поставить знак двоеточия. На скриншоте ниже видно, что был выполнен переход на диск D.

<буква диска>:

Теперь достаточно выполнить команду удаления. Ее синтаксис прост: сначала вводится ключевое слово «DEL» (без кавычек), а затем через пробел указывается путь к целевому файлу, который будет стерт.

DEL "<путь к указанному файлу>"

На скриншоте выше виден пример выполнения таких команд. Напомним, что пути к целевым файлам были найдены на первом шаге этой статьи, так что при необходимости ознакомьтесь с изложенной там информацией повторно.

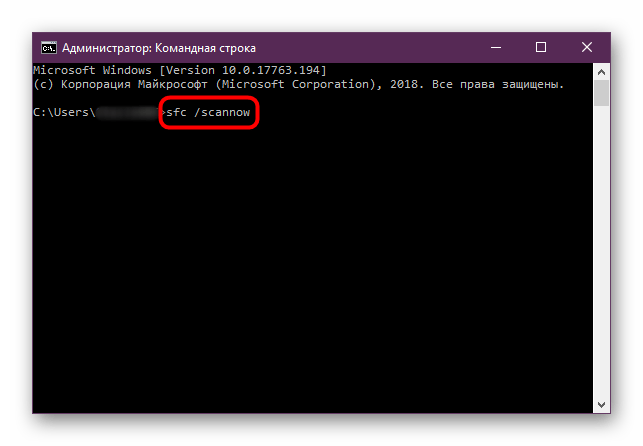

Важно! После выполнения описанных в этой статье действий исполняемый файл «Защитника Windows» будет полностью удален из системы, соответственно, антивирус перестанет работать. Если в дальнейшем вы захотите восстановить его, самым простым способом будет применение специальной консольной утилиты SFC. О том, как ею пользоваться, подробно рассказывается в другой нашей статье, при необходимости ознакомьтесь с изложенной там информацией.

Подробнее: Восстановление целостности системных файлов в Windows 10

Еще статьи по данной теме:

Помогла ли Вам статья?

К нашему огромному сожалению, не многие пользователи ПК знают о том, что путь к Защитнику Windows в Windows 10 относительно недавно был изменен, что собственно и привело к многочисленным пользовательским проблемам, которые так или иначе связанны с этим, пусть и не большим, но все же весьма необходимым антивирусом, который имеет возможность защищать систему независимо от того, установлено дополнительное защитное ПО в ней или же нет.

Вообще, по каким-то странным обстоятельствам, когда в Майкрософт было принято решение о том, что пора внести изменения в структуру пути Защитника, не кто об этом не удосужился уведомить пользователей, которые стали просто невинными жертвами кучи проблем. Среди самых распространенных стоит непременно отметить:

- Не возможность быстро отыскать Защитника Windows в системе по привычному пути.

- Проблемы функциональности AppLocker в Windows 10.

- Advanced Threat Protection (ATP) Защитника Windows работает совместно с Защитником Windows.

Конечно, имеются и более мелкие проблем, но они на столько ничтожны, что устраняются: удалением приложений, перезагрузкой системы и иными сподручными средствами воздействия на ОС.

Куда были перемещены файлы в системе Windows 10?

Что касается перемещений, то они теперь выглядят следующим образом:

- Файлы с именами «MsMpEng.exe» и «NisSrv.exe» из привычного для себя расположения «%ProgramFiles%\Windows Defender» расположились в «%ProgramData%\Microsoft\Windows Defender\Platform\»

- Драйвера Защитника Windows из привычного расположения «%Windir%\System32\drivers» переместились в «%Windir%\System32\drivers в %Windir%\System32\drivers\wd»

Стоит сразу отметить, что вышеописанные изменения затронули следующие редакции программ:

- Windows 10 Домашняя.

- Windows 10 Pro.

- Windows 10 Enterprise.

- Windows Server 2016.

Как заявили в последствии разработчики программного обеспечения из Майкрософт, сделано это было для того, чтоб увеличить уровень безопасности системы от различных вирусных вторжений в её недра.

Проблемы с AppLocker в Windows 10

Если у вас из-за всех вышеописанных перемещений начались проблемы с AppLocker, то знайте, что всему виной новый путь к Защитнику Windows в Windows 10 и для того, чтоб избавиться от своей теперешней проблемы, вы должны: от имени Администратора произвести в групповой политике ввод следующего пути: «%OSDrive%\ProgramData\Microsoft\Windows Defender\Platform\*». Данное действие позволит вам справиться с багом связанным с AppLocker.

Системный антивирус переведен в пассивный режим защиты Windows 10

Если у вас более редкая проблема, которая скрывается в том, что Advanced Threat Protection (ATP) Защитника Windows работает совместно с Защитником Windows, что в конечном итоге при обновление системы может привести к тому, что системный антивирус в автоматическом режиме отправляется в так называемый «пассивный режим», то это не есть хорошо и как следствие, данную проблему необходимо, как можно скорее решать.

Решение проблемы выглядит так: вы, от имени Администратора производите удаление значение с именем «PassiveMode», которое располагается в реестре Windows вот по такому пути: «HKLM\SOFTWARE\Microsoft\Windows Defender». Тут же, система может запросить у вас смену владельца подраздела Защитника Windows и параллельно, придется дать доступ к полному списку пользователей.

P.S. Отметим, что все вышеописанные изменения имеют отношения только к тем операционным системам, которые имеют версию сборки не ниже 4.12.17007.17123.

Перейти к содержанию

На чтение 2 мин Просмотров 65 Опубликовано

В недавнем обновлении софтверный гигант Redmond внес небольшое изменение во встроенное приложение защиты в Windows 10 под названием Windows Defender. Приложение было обновлено до версии 4.12.17007.17123, и теперь антивирусная часть приложения находится в другом пути к папке в файловой системе.

Изменение применимо ко всем выпускам Windows 10. Файлы перемещаются для всех версий Windows 10, начиная с Windows 10 «Creators Update», версия 1703.

Затронутые компоненты включают антивирусное ядро MsMpEng.exe, службу сетевого фильтра NisSrv.exe и соответствующие драйверы.

Файлы MsMpEng.exe и NisSrv.exe перемещен из C: Program Files Windows Defender в C: ProgramData Microsoft Windows Defender Platform . Соответствующие файлы драйверов можно найти в папке C: Windows System32 drivers wd, которые ранее хранились в папке C: Windows System32 drivers.

Изменение местоположения файла происходит после установки обновления KB4052623. Он не объясняет причину изменения, но указывает на новое расположение файлов в списке известных проблем:

- Из-за изменения в расположение пути к файлу в последнем обновлении (версия клиента защиты от вредоносных программ: 4.12.17007.17123), многие загрузки блокируются при включении AppLocker.

Чтобы обойти эту проблему, откройте групповую политику и затем измените параметр на ” Разрешить “для следующего пути:% OSDrive% ProgramData Microsoft Windows Defender Platform *

- В редких случаях компьютеры, на которых выполняется Расширенная защита от угроз Защитника Windows вместе с Антивирусом Защитника Windows, переводятся в пассивный режим во время установки этого обновления. В этом пассивном режиме защита в реальном времени отключена.

Чтобы обойти эту проблему, удалите значение «PassiveMode» в следующем подразделе реестра:HKLM SOFTWARE Microsoft Windows Defender

Примечание . Возможно, вам придется стать владельцем подраздела Защитника Windows и включить полный доступ в свою учетную запись пользователя.

Чтобы стать владельцем ключей реестра, вы можете использовать такой инструмент, как RegOwnerShipEx.

Непонятно, почему Microsoft переместила системные файлы для Defender. Возможно, позже компания объяснит изменения в своем блоге. Это может быть связано с тем, что вредоносное ПО нацелено на существующие каталоги, или потому, что безопасность Защитника улучшается, возможно, перемещая его в изолированные папки с большей безопасностью. Только Microsoft может пролить свет на эти изменения.

Источник: Deskmodder.de