На чтение 10 мин Просмотров 5.1к.

Максим aka WisH

Высшее образование по специальности «Информационные системы». Опыт работы системным администратором — 5 лет.

Задать вопрос

Проброс портов потребуется вам дома, если нужно получить доступ к какому-то домашнему оборудованию из интернета. Маршрутизатор не позволяет делать такие вещи напрямую, это служит дополнительной защитой от атак из глобальной сети. Иногда требуется дать подключение из внешней сети к внутреннему устройству. Тогда и пригодится перенаправление портов.

Содержание

- Зачем нужен проброс портов

- Что необходимо для выполнения перенаправления

- Ручной проброс через кабинет роутера

- Как пробросить порты с помощью

- Windows

- iptables в Линукс

- SSH-туннеля

- Заключение

Зачем нужен проброс портов

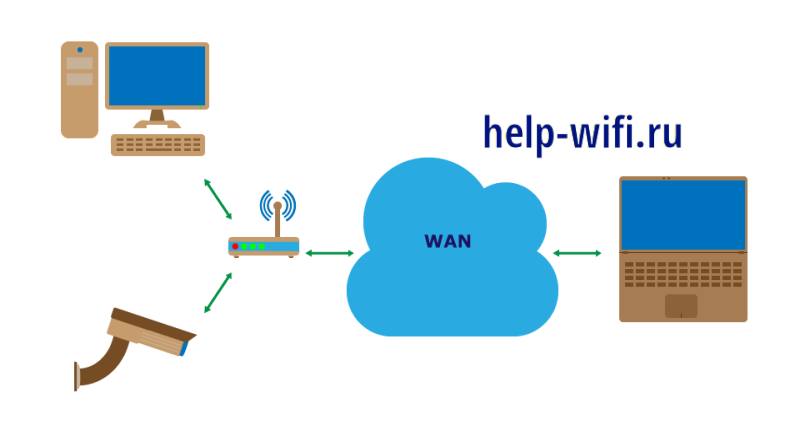

Домашние устройства находятся в локальной сети. Для доступа к интернету они используют маршрутизатор. Через него проходят данные от каждого домашнего устройства и отправляются в интернет. После получения ответа он сам раздает нужные данные обратно. Получается такая ситуация, что домашние девайсы видят интернет и могут получать из него данные, а из интернета виден только маршрутизатор.

Он выполняет роль сетевого шлюза, который защищает локальную сеть от проникновения. Поэтому и ценятся устройства, имеющие встроенные системы защиты, с их помощью внутренняя сеть остается в большей безопасности. Если вы не знаете, кто шлет сигналы в интернет, то и подобрать ключи к нему не сможете или это будет трудно.

Есть вещи, которые почти бесполезны при использовании в локальной сети. Это камеры видеонаблюдения или FTP-сервера. Доступ к камерам нужен всегда, чтобы в любой момент можно было посмотреть, что происходит дома или на другой территории. FTP для домашнего использования заводить смысла нет, есть способы организовать обмен данными проще. Так что для его использования тоже потребуется подключение из интернета.

Чтобы подключаться к таким девайсам используют переадресацию. На маршрутизатор приходит пакет с указанием номера порта, а тот его переадресуют напрямую камере или серверу. Получается, что человек из интернета общается сразу с устройством, минуя роутер. Такой способ позволяет получать данные напрямую, но при его перехвате, проникнуть в сеть становится проще.

Подключение устройств для прямого обмена данными с интернетом повышает опасность для домашней сети, но иногда другого выбора нет.

Что необходимо для выполнения перенаправления

Для начала вам нужен белый IP-адрес. Белый – это значит статический адрес. Обычно при каждом подключении провайдер выдает вам адрес из своего пула свободных IP. Каждый раз он оказывается разным, а для подключения его нужно знать. Чтобы избежать проблем с подключением, обратитесь к провайдеру и попросите, чтобы он дал вам статический адрес.

Услуга по предоставлению постоянного адреса платная, но сумма в месяц получается небольшая. Так что заплатите, если такая услуга предоставляется. Подключение такой услуги несет и угрозу, потому что вы всегда доступны по этому адресу. Это упрощает попытки подключение к вашему оборудованию злоумышленников.

Если провайдер не оказывает услуг по покупке белых адресов, то посмотрите в параметры роутера. Некоторые из них умеют работать в dynDNS, который можно использовать вместо адреса. Если на роутере такой настройки нет, то воспользуйтесь одним из сервисов, которые предоставляют услуги по использованию имени. После подключения к такому сервису, к роутеру можно обращаться по имени, а не по адресу.

Теперь на том оборудовании, которое «смотрит» в интернет настраивается переадресация портов. Прописываете, что данные, пришедшие на такой-то порт направляются такому-то устройству. Здесь тоже можно указать порт, на который они пойдут, если это важно. Теперь все полученные пакеты в неизменном виде отправятся вашему домашнему девайсу. Если порт не указывать, то все пакеты идут маршрутизатору, а оттуда распределяются стандартным порядком.

Ручной проброс через кабинет роутера

Проще всего перенаправить пакеты через настройку роутера. У них обычно есть встроенные параметры, которые называются «переадресация», «проброс портов», «port forwarding», «виртуальные порты» или каким-то похожим образом. Если название не очевидно, то лучше найти инструкцию для своей модели.

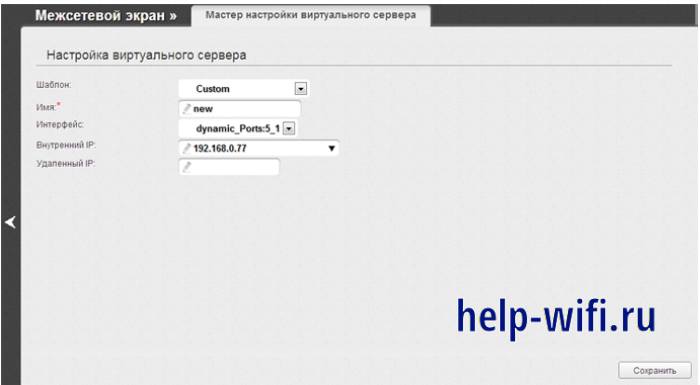

На Dlink можно сделать через мастер настройки виртуального сервера. На главном экране нажмите на него, откроется еще одно окно, в котором выберите внутренний IP, на который будут передавать пакеты.

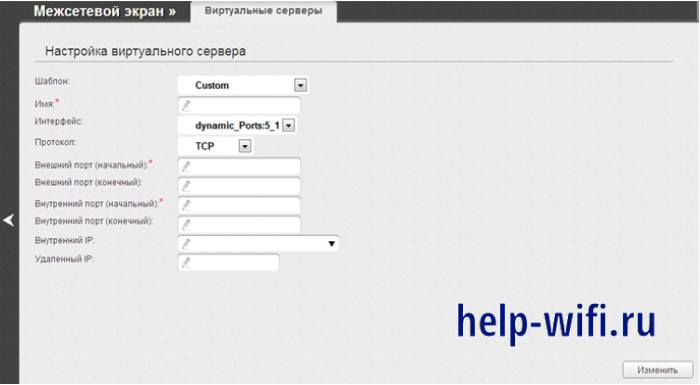

Или можно настроить стандартный проброс, для этого зайдите в расширенные настройки, потом «Виртуальные серверы» в разделе «Межсетевой экран». В открывшемся коне нажмите на «Добавить».

Здесь заполните данные для установки соединения. Главное – это поставить значения во внешнем и внутреннем порте, чтобы маршрутизатор понимал, откуда и куда переправлять данные. Тут же можно указать и внешние с внутренними адресами.

Как пробросить порты с помощью

Бывает и так, что внешним устройством в сети является компьютер или специально созданный для этого сервер. Это не значит, что вам придется обязательно ставить роутер или настраивать все заново, большинство систем позволяет пробросить порты. Здесь покажем несколько примеров того, какие параметры нужно устанавливать, чтобы все заработало.

Если у вас более экзотические варианты и указанные способы вам не подходят, то придется смотреть инструкции конкретно под вашу версию операционной системы. Хотя что-то более сложное обычно носит специализированный характер и на домашних компьютерах не стоит.

Windows

Откройте меню пуска и наберите там «cmd», по найденной программе щелкните правой кнопкой мыши и выберите в появившемся меню «Запуск от имени администратора». В открытой командной строке введите следующую команду:

netsh interface portproxy add v4tov4 listenaddress=xxx.xxx.xxx.xxx listenport=nnn connectaddress=xxx.xxx.xxx.xxx connectport=nnn

В команде нужно установить эти данные:

- listenaddress – это тот адрес, с которого будут передавать пакеты.

- listenport – порт на адресе, принимающем пакеты, который будет прослушиваться для получения информации.

- connectaddress — удаленный или локальный адрес на который перенаправляются соединения.

- connectport — удаленный или локальный порт на который перенаправляются соединения.

Чтобы посмотреть все созданные правила введите netsh interface portproxy show all, после этого списком отобразятся все доступные перенаправления. Для удаления используйте netsh interface portproxy delete v4tov4, только впишите тут те адреса, которые были прописаны в начальной команде.

Эти способы работают и в Windows 10, и в других системах, начиная с Windows Server 2003, в котором и добавили возможность использования этих команд. Во всем, что было до него так сделать не получится. Вот только такими системами лучше не пользоваться, потому что их поддержка давно отменена, так что там нет обновлений и устранения угроз безопасности.

iptables в Линукс

В линуксе действовать будем с помощью таблиц маршрутизации iptables. Действовать будем с помощью команд, хотя в некоторых системах, таких как Linux Ubuntu есть и графическая оболочка, через которую можно провести такие операции.

Сначала включаем возможность пробрасывать порты в принципе. Для этого вводим команду:

sudo echo 1 > /proc/sys/net/ipv4/ip_forward

Теперь открываем /etc/sysctl.conf и ищем там строку #net.ipv4.ip_forward=1, удаляем с неё значок комментария, чтобы она стала снова активна. Теперь пишем команду:

sudo iptables -A FORWARD -i enp0s3 -o enp0s8 -j ACCEPT

Вместо enp0s3 подставляем название вашего внешнего интерфейса, вместо enp0s8 ставим название внутреннего интерфейса. Вся этак команда разрешает проброс портов и передачу данных из внешней сети во внутреннюю.

Теперь пишем сами правила для перенаправления:

- sudo iptables -t nat -A PREROUTING -p tcp -d адрес внешнего интерфейса —dport внешний порт -j DNAT —to-destination внутренний адрес:внутренний порт

- sudo iptables -t nat -A POSTROUTING -p tcp —sport внутренний порт —dst внутренний адрес -j SNAT —to-source внешний адрес:внешний порт

В тех местах, где написан курсив, вам нужно проставить свои значения. Первая команда будет отправлять все поступившие на определенный порт внешнего интерфейса данные на определенный порт по внутреннему адресу. Вторая команда делает обратную операцию, отправляет данные с определенного порта устройства внутренней на определенный порт внешней сети.

Теперь нужно создать файл, в который запишем наши новые правила, на случай, если они слетят. Выполняем команду:

- sudo nano /etc/nat

Вписываем в файл наши созданные правила. - sudo iptables -t nat -A PREROUTING -p tcp -d адрес внешнего интерфейса —dport внешний порт -j DNAT —to-destination внутренний адрес:внутренний порт

- sudo iptables -t nat -A POSTROUTING -p tcp —sport внутренний порт —dst внутренний адрес -j SNAT —to-source внешний адрес:внешний порт

- sudo nano /etc/network/interfaces

Открываем файл интерфейсов. - Дописываем в конце строчку pre-up /etc/nat. Это позволит подгружать файл с командами после каждой перезагрузки системы.

Если вдруг захотите посмотреть все действующие правила, то введите в консоли sudo iptables -L -t nat. Отобразятся все действующие правила.

SSH-туннеля

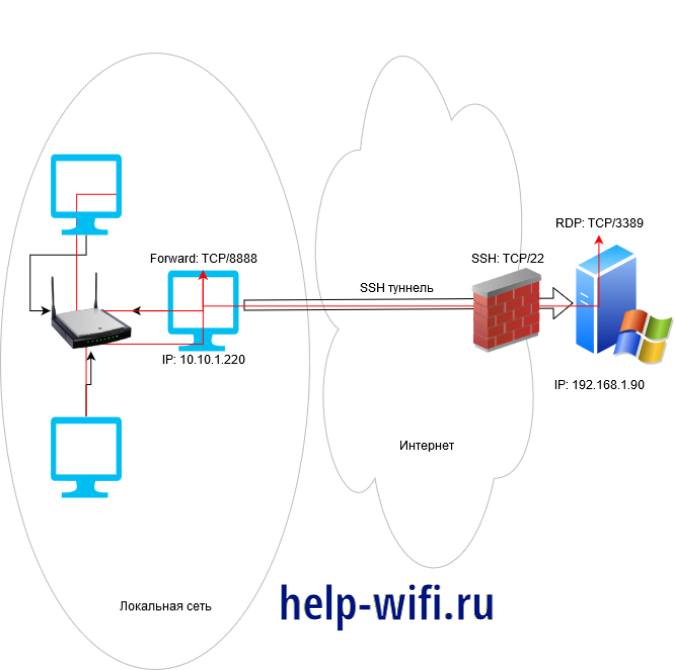

SSH-туннели используются для безопасного внешнего доступа и передачи данных из интернета во внутреннюю сеть. Чем-то их действие похоже на организацию VPN-сервера и передачу данных внутри этой приватной сети.

Только если впн бывает еще и общим, то про SSH этого не скажешь. Такие туннели организуют для безопасной связи со своей локальной сетью или каким-то устройством в нем. Если у вас уже организован доступ к какому-то оборудованию внутри сети, то можно будет пробросить порт через него, чтобы получить нужный доступ.

SSH-туннели используют для безопасно передачи данных и подключению к свое оборудованию, но не к каждому девайсу так удобно подключаться.

Проблема возникает такая же, как и в случае с роутерами. Если у вас построен полноценный туннель, то он может быть организован на Линуксе, виндовсе или используя какую-то операционную систему с вашего маршрутизатора. При этом настройка параметров и ограничений тоже лежит на вас.

Команда для проброски портов выглядит так на большинстве устройств:

$ ssh -f -N -R 2222:10.11.12.13:22 username@99.88.77.66

Теперь доступ к устройству можно получить по адресу http://localhost:2222 или командой $ ssh -p2222 localhost. Все это делается через ваш хост 99.88.77.66 к которому уже построен и настроен туннель, так что само его построение не рассматриваем.

Заключение

Проброс портов требуется в нескольких случаях, но всегда нужен для получения доступа к какой-то информации. Проводить его стоит с осторожностью, также хорошо, если вы сможете как-то дополнительно защитить оборудования, к которому теперь подключаетесь из сети. Сам белый адрес увеличивает шансы на взлом оборудования, а если иметь еще и незащищенное соединение через один из портов, то шансы увеличиваются.

Проблемы возникнут и при параноидальной настройке фаерволлов и антивирусов на компьютере или маршрутизаторе. Лучше заранее создайте исключения для каждого проброшенного порта и будущего соединения. Если этого не сделать, то в случайный момент времени антивирус может зарезать это соединение. Фаерволл-то его сразу не пропустит, если оно ему не нравится. А вот комплексные решения могут подложить свинью в самый неожиданный момент.

Hello friends, Welcome on my blog

This article will cover scenario of port forwarding, what is port forwarding and How to ssh port forwarding. I will describe about ssh port forwarding you can do for other services as well.

Scenario Of SSH port Forwarding

I have run an SSH server at my office and the LAN IP address is 192.168.0.3 and the Wan IP address is XXX.83.2.35. I have another laptop at my home, it has putty ssh client installed on window 10. I tried to access my Office ssh server from home by using the servers’ LAN/WAN IP address but failed. because the problem is there LAN IP address is only accessible from the LAN network. but later I found ssh port forwarding can solve this problem. After ssh port forwarding in my office router, I was able to access ssh server by using my home laptop. So in this article, I am going to describe each and everything related ssh port forwarding.

What is port forwarding?

Port forwarding is a process that redirects a communication request from one IP address and port number to another IP address and port number through a router or firewall.

After the port forwarding the request for SSH server on WAN IP address at the office will be redirected to the local IP address of ssh server at the office. It means now I will be able to access the office ssh server from my home laptop. Not Only SSH service, but you can also port forwarding for any service such as HTTP/HTTPS, FTP, Telnet, etc.

In this section, I am going to tell you about how to set up ssh port forwarding. for the port forwarding, you must have access to the router where you want to redirect requests to another local computer, So you can set up the ssh port forwarding. The most different router has different methods to configure for port forwarding, but all the processes are the same. I am using a TP-LINK router so I will describe each and everything on the router.

You should follow the giving instruction for ssh port forwarding:

- First I am going to check the status of running ssh server at local machine. I am going to access local ssh server by using putty ssh client. In the following image you can see “ssh server is running on local computer.

But at the same time when I am trying to access ssh server through WAN IP. I get the error. See in following image

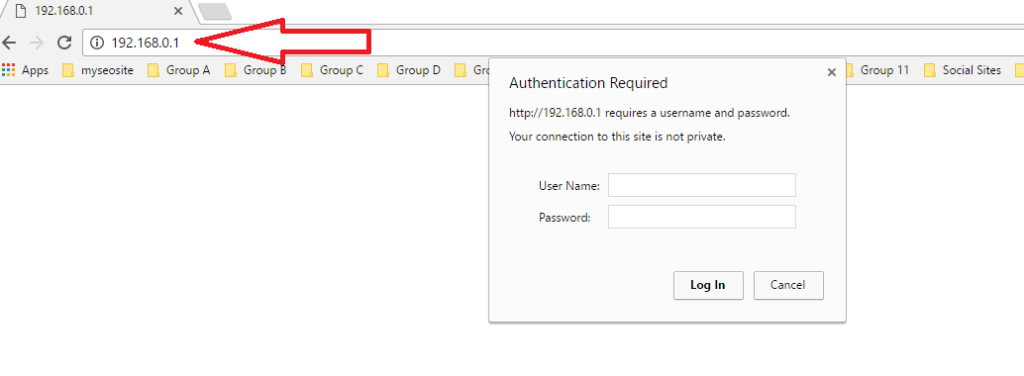

- Access Router: Access the router by browsing the router IP address through web browser. Enter the correct username and password for accessing router’s configuration page.

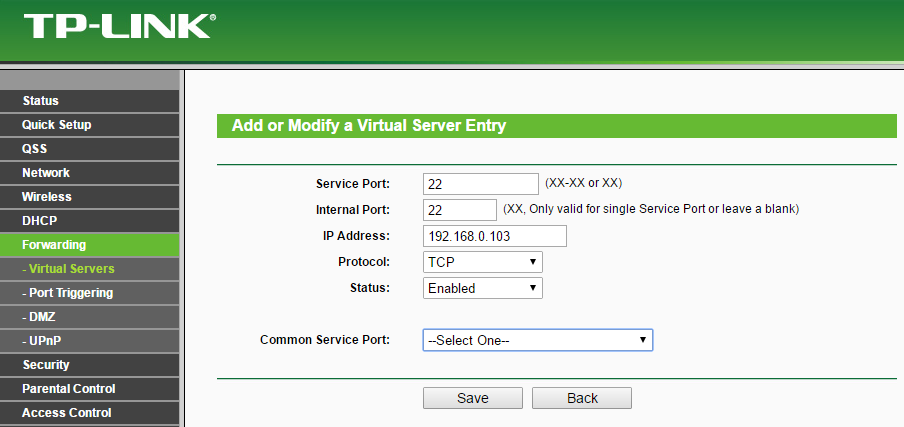

- Click on Forwarding > Virtual Server and fill the required fields, and save.

- After click on save you can see you have added on entry of virtual server.

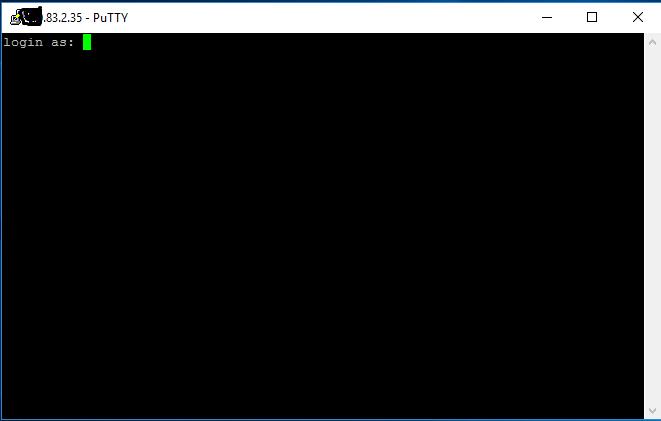

You can see here is two options one for modify entry and another for delete. if you want to modify port forwarding click on modify. if you dont want port forwarding any more click on delete and delete the entry. - SSH port forwarding Check / Test: Now again try to access ssh server through WAN ip address from your home laptop. and you will get success this time.

SSH (Secure Shell) является безопасным протоколом удаленного управления, который обеспечивает защищенное соединение между двумя узлами через не защищенную сеть. MikroTik — это мощная платформа маршрутизации и коммутации, которая предоставляет широкий спектр возможностей, включая возможность настройки проброса портов.

Проброс портов SSH в MikroTik позволяет пользователю удаленно подключаться к устройству MikroTik через защищенное соединение. Это полезно, когда нужно работать с устройством, находясь вне локальной сети, или когда необходимо предоставить доступ другому пользователю для его администрирования.

Чтобы настроить проброс порта SSH в MikroTik, вам потребуется выполнить несколько шагов. Во-первых, вам нужно будет настроить доступ к устройству через SSH. Затем вы должны настроить проброс порта в MikroTik, указав внешний и внутренний порт, а также адрес устройства, на которое будет происходить проброс. В конце вам нужно будет проверить, что проброс порта работает правильно.

Содержание

- Что такое проброс SSH порта?

- Зачем настраивать проброс SSH порта в MikroTik?

- Шаг 1: Подключение к MikroTik

- Шаги для подключения к MikroTik через SSH

- Шаг 2: Подготовка MikroTik

- Настройка MikroTik перед пробросом SSH порта

- Шаг 3: Настройка проброса SSH порта

- Процесс настройки проброса SSH порта в MikroTik

- Шаг 4: Проверка проброса SSH порта

- Как проверить работу проброса SSH порта в MikroTik

Что такое проброс SSH порта?

Проброс SSH порта (SSH port forwarding) – это функция, позволяющая создавать зашифрованные туннели между удаленным сервером и клиентским устройством. Туннель SSH может быть использован для безопасной передачи данных между двумя узлами, а также для доступа к удаленным ресурсам, которые находятся внутри защищенной сети.

При использовании проброса SSH порта, клиентское устройство подключается к удаленному серверу по протоколу SSH и настраивает проброс портов. Затем, все данные, передаваемые между устройствами, шифруются и пересылаются через созданный туннель. Это позволяет обеспечить безопасность и конфиденциальность передаваемой информации.

Проброс SSH порта на MikroTik позволяет создавать защищенный канал для удаленного доступа к устройству и осуществлять удаленное управление через SSH протокол. Это полезное и эффективное средство для системных администраторов, которые могут получить доступ и управлять MikroTik роутером из любого места с подключением к Интернету.

Зачем настраивать проброс SSH порта в MikroTik?

Проброс SSH (Secure Shell) порта в MikroTik позволяет удаленно управлять устройством через защищенное соединение. Это является одним из важных инструментов для администраторов сети, упрощающим удаленное администрирование и обеспечивающим безопасность данных.

Вот несколько причин, почему настройка проброса SSH порта в MikroTik может быть полезной:

- Удаленное администрирование: Проброс SSH порта позволяет администраторам подключаться к MikroTik из любого места в мире и выполнять команды на устройстве. Это упрощает управление сетью, особенно если устройство находится в удаленном месте.

- Безопасное соединение: SSH предоставляет защищенное соединение между клиентом и сервером, используя шифрование данных. Это обеспечивает конфиденциальность передаваемой информации и защиту от несанкционированного доступа.

- Отладка и ремонт сети: При возникновении проблем в сети, администратор сможет быстро подключиться к MikroTik и выполнить отладку, настройку или ремонт сетевых устройств.

- Автоматизация задач: С помощью удаленного доступа по SSH можно запускать команды и скрипты автоматически на MikroTik, что значительно упрощает и автоматизирует рутинные задачи.

Настраивать проброс SSH порта в MikroTik имеет много преимуществ и может быть полезным для администраторов сети, ищущих способы удаленного управления и защиты своих устройств.

Шаг 1: Подключение к MikroTik

Перед настройкой проброса порта на MikroTik, вы должны установить соединение с устройством.

Существуют несколько способов подключиться к MikroTik:

-

Подключение через веб-интерфейс:

- Откройте любой веб-браузер на компьютере, подключенном к той же сети, что и MikroTik.

- Введите IP-адрес MikroTik в адресной строке браузера. По умолчанию IP-адрес MikroTik — 192.168.88.1.

- Нажмите Enter, чтобы открыть страницу авторизации.

- Введите логин и пароль для доступа к MikroTik (по умолчанию login: admin, password: без пароля).

- Нажмите на кнопку «Login» или нажмите Enter для входа в систему.

-

Подключение через Winbox:

- Загрузите Winbox на компьютер, подключенный к той же сети, что и MikroTik. Вы можете скачать Winbox с официального сайта MikroTik.

- Запустите Winbox и введите IP-адрес MikroTik в поле «Connect To». По умолчанию IP-адрес MikroTik — 192.168.88.1.

- Нажмите на кнопку «Connect», чтобы установить соединение с MikroTik.

- Введите логин и пароль для доступа к MikroTik (по умолчанию login: admin, password: без пароля).

- Нажмите на кнопку «Connect» или нажмите Enter для входа в систему.

-

Подключение через SSH:

- Убедитесь, что ваш компьютер имеет доступ к командной строке.

- Откройте терминал или командную строку на компьютере.

- Введите команду

ssh admin@IP-адрес, где IP-адрес — фактический IP-адрес MikroTik. - Нажмите Enter, чтобы подключиться к MikroTik.

- Введите пароль для доступа к MikroTik (по умолчанию password: без пароля).

- Нажмите Enter, чтобы войти в систему.

После успешного подключения вы будете готовы к настройке проброса порта на MikroTik.

Шаги для подключения к MikroTik через SSH

SSH (Secure Shell) является безопасным протоколом удаленного управления, который позволяет администраторам подключаться к устройству MikroTik через зашифрованное соединение. Для подключения через SSH необходимо выполнить следующие шаги:

- Настройка IP-адреса устройства:

- Настройка доступа SSH:

- Создание пользователя:

- Открытие порта в файрволе:

- Подключение через SSH:

Перед подключением через SSH необходимо установить IP-адрес на MikroTik. Для этого можно использовать команду /ip address add. Например:

/ip address add address=192.168.1.1/24 interface=ether1

Для включения SSH на MikroTik необходимо выполнить команду /ip service set. Например:

/ip service set ssh port=22

Для подключения через SSH требуется создать пользователя с правами доступа. Для этого можно использовать команду /user add. Например:

/user add name=admin password=my_password group=full

Чтобы разрешить входящие SSH-соединения, необходимо добавить правило в файрволе MikroTik. Для этого можно использовать команду /ip firewall filter add. Например:

/ip firewall filter add chain=input protocol=tcp dst-port=22 action=accept

После завершения настройки вы можете подключиться к MikroTik через SSH-клиент, такой как PuTTY, используя IP-адрес устройства и учетные данные пользователя, созданного на предыдущем шаге.

Теперь вы можете безопасно управлять своим устройством MikroTik через зашифрованное соединение SSH.

Шаг 2: Подготовка MikroTik

Перед настройкой проброса SSH порта в MikroTik необходимо выполнить несколько подготовительных шагов:

- Убедитесь, что у вас есть доступ к роутеру MikroTik через Telnet или SSH.

- Подключитесь к роутеру MikroTik, используя учетные данные администратора.

- Измените пароль администратора, если это необходимо, чтобы обеспечить безопасность.

- Убедитесь, что у вас есть статический IP-адрес на вашем интернет-подключении, или настройте динамический DNS-сервис для доступа.

- Откройте порт SSH в брандмауэре MikroTik, чтобы обеспечить доступ к роутеру по SSH. Для этого вам понадобится знать ваш текущий IP-адрес или динамический DNS-имя.

После того как вы выполнили эти подготовительные шаги, вы готовы к настройке проброса SSH порта в MikroTik.

Настройка MikroTik перед пробросом SSH порта

Для настройки проброса SSH порта в MikroTik необходимо выполнить следующие шаги:

- Для начала, убедитесь, что у вас установлена последняя версия прошивки MikroTik. Вы можете проверить доступные обновления на официальном сайте MikroTik.

- Войдите в веб-интерфейс MikroTik, используя браузер и IP-адрес устройства.

- На главной странице настройки MikroTik найдите вкладку «IP» и откройте ее.

- В меню слева выберите пункт «Firewall» и затем «NAT».

- Нажмите кнопку «Add New» для создания нового правила проброса портов NAT.

- В разделе «General» заполните следующие поля:

- «Chain»: выберите «dstnat» из списка.

- «Dst. Port»: укажите порт, который вы хотите пробросить.

- В разделе «Action» установите следующие параметры:

- «Action»: выберите «dst-nat» из списка.

- «To Ports»: укажите порт, на который вы хотите пробросить трафик SSH.

- В разделе «Dst. Address» укажите IP-адрес устройства, которое будет осуществлять проброс SSH порта.

- В разделе «Description» введите описательное имя для правила проброса портов.

- Нажмите кнопку «OK», чтобы сохранить настройки.

После завершения указанных выше шагов, настройка проброса SSH порта в MikroTik будет завершена. Теперь вы сможете подключаться к удаленному устройству через проброшенный порт SSH.

Шаг 3: Настройка проброса SSH порта

После настройки доступа SSH на MikroTik, следующим шагом является настройка проброса порта, чтобы можно было подключаться к устройству из внешней сети.

1. Откройте веб-интерфейс MikroTik, введя его IP-адрес в адресную строку браузера и авторизовавшись в системе.

2. В меню настройки выберите «IP» и затем «Firewall».

3. В открывшемся окне выберите «NAT» и нажмите на кнопку «+ Add New». Это позволит создать новое правило NAT.

4. Заполните поля следующим образом:

- Chain: выберите вариант «dstnat».

- Protocol: выберите «tcp».

- Dst. Port: введите номер порта SSH (по умолчанию 22) или любой другой, который вы хотите использовать.

- In. Interface: выберите интерфейс, через который будет проходить SSH-трафик (например, «ether1»).

- Action: выберите вариант «dst-nat».

- To Address: введите IP-адрес устройства MikroTik.

- To Ports: введите номер порта SSH устройства MikroTik (по умолчанию 22).

5. Нажмите кнопку «Ok», чтобы сохранить настройки.

Теперь SSH-порт вашего устройства MikroTik успешно проброшен и готов к удаленному подключению из вне через указанный порт.

Процесс настройки проброса SSH порта в MikroTik

Для настройки проброса SSH порта в MikroTik необходимо выполнить следующие шаги:

- Откройте веб-интерфейс MikroTik в браузере, введя IP-адрес маршрутизатора в строку адреса.

- Введите имя пользователя и пароль для входа в систему MikroTik.

- На левой панели интерфейса выберите «IP» и затем «Firewall».

- В открывшемся окне перейдите на вкладку «NAT».

- Нажмите кнопку «Add New» для создания нового правила проброса порта.

- В поле «Chain» выберите «dstnat».

- В поле «Protocol» выберите «tcp».

- В поле «Dst. Port» введите номер SSH порта, который вы хотите пробросить.

- В поле «In. Interface» выберите интерфейс, через который будет происходить проброс порта.

- В поле «Action» выберите «dst-nat».

- В поле «To Addresses» введите IP-адрес компьютера или устройства, к которому будет пробрасываться порт.

- В поле «To Ports» введите номер порта на компьютере или устройстве, к которому будет пробрасываться порт.

- Нажмите кнопку «OK», чтобы сохранить правило.

- Убедитесь, что правило для проброса порта отображается в списке правил на вкладке «NAT».

- Проверьте доступность проброшенного порта, попытавшись подключиться к нему с удаленного компьютера.

Теперь вы знаете как настроить проброс SSH порта в MikroTik. Следуя этой пошаговой инструкции, вы сможете легко установить соединение с удаленным компьютером через SSH.

Шаг 4: Проверка проброса SSH порта

После того как вы настроили проброс SSH порта в MikroTik, вам следует проверить его работоспособность. Для этого можно использовать любой клиент SSH, например PuTTY (для Windows) или OpenSSH (для Linux).

- Запустите SSH клиент на вашем компьютере.

- Введите IP-адрес вашего MikroTik роутера и порт, который вы указали в пробросе, в поля «Host Name (or IP address)» и «Port».

- Выберите протокол «SSH».

- Нажмите кнопку «Open», чтобы установить SSH соединение.

Если все настройки были выполнены правильно, вы должны увидеть командную строку MikroTik роутера в окне SSH клиента. Это означает, что проброс SSH порта успешно настроен и готов к использованию.

Если вы не можете установить SSH соединение или получаете ошибку, убедитесь, что правило проброса порта было создано и активно, а также проверьте, что IP-адрес и порт указаны правильно.

Теперь, когда проброс SSH порта настроен и работает, вы можете подключаться к своему MikroTik роутеру удаленно через SSH с любого компьютера или устройства, используя внешний IP-адрес вашего роутера и порт, указанный в правиле проброса.

Как проверить работу проброса SSH порта в MikroTik

После настройки проброса SSH порта в MikroTik, необходимо проверить его работу. Для этого можно использовать команду Telnet. Вот пошаговая инструкция, которая поможет вам проверить работу проброса SSH порта:

- Подключитесь к удаленному устройству, используя Telnet. Для этого введите команду telnet IP_адрес_МикроТик порт. Замените IP_адрес_МикроТик на реальный IP-адрес вашего MikroTik, а порт на номер порта, который вы указали при настройке проброса.

- Если подключение прошло успешно, вы увидите приглашение для ввода логина и пароля. Введите свои данные и нажмите Enter.

- Если вход выполнен успешно, значит, проброс SSH порта работает правильно.

- Если у вас возникли проблемы с подключением, убедитесь, что проброс порта настроен правильно и что SSH-сервер в MikroTik работает. Также проверьте настройки брандмауэра MikroTik, возможно, SSH-порт блокируется.

Проверка работы проброса SSH порта в MikroTik с помощью Telnet является одним из простых и эффективных способов. Этот метод позволяет проверить, работает ли проброс порта и можно ли установить SSH-соединение с удаленным устройством.

Перейти к основному содержанию

Установка и настройка серверов Linux,создание сайтов, установка и настройка Asterisk PBX, Linux для начинающих и не только.

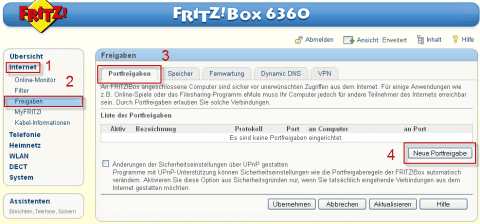

Для того чтобы сделать проброс порта SSH в роутере Fritz!Box 6360 необходимо зайти в меню:

Internet — Freigaben

Во вкладке Portfreigaben нажимаем кнопку Neue Portfreigabe

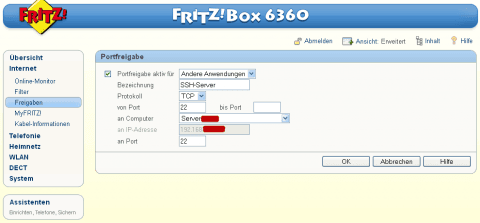

И в появившемся окне заполняем:

В поле Portfreigabe aktiv fur в выпадающем списке выбираем Andere Anwendungen

В поле Bezeichnung пишем SSH-Server

В поле Protokoll выбираем TCP

В поле von Port пишем порт 22

В поле an Computer выбираем зарегистрированный на роутере Fritz!Box сервер (компьютер на который необходимо сделать проброс SSH порта)

В поле an IP-Adresse указан IP адрес зарегистрированного сервера на который делаем forward SSH порта.

В поле an Port указываем порт на котором висит SSH порт на нужном сервере (компьютере) 22

Рейтинг статьи:

SSH (Secure Shell) – это протокол сетевой безопасности, который позволяет удаленно управлять устройствами с помощью шифрования данных и аутентификации. Проброс порта SSH на роутере MikroTik позволяет получить доступ к устройству из внешней сети, что может быть полезно для администрирования и управления вашей сетью.

Чтобы настроить проброс порта SSH на роутере MikroTik, вам понадобятся следующие шаги:

- Откройте веб-интерфейс роутера MikroTik, введя его IP-адрес в адресную строку браузера.

- Войдите в систему с помощью своих учетных данных администратора.

- Перейдите в раздел «Firewall» и выберите вкладку «NAT».

- Нажмите кнопку «Add new» для создания нового правила NAT.

- Настройте следующие параметры:

- Chain – выберите нужную цепочку для проброса порта (обычно это «dstnat»).

- Protocol – выберите «TCP».

- Dst. Port – укажите порт, который будет открыт для доступа из внешней сети (обычно это 22 для SSH).

- Action – выберите «Dst. NAT».

- To Addresses – укажите IP-адрес устройства, на которое будет выполнен проброс порта.

- To Ports – укажите порт устройства, на которое будет выполнен проброс порта (обычно это тот же порт, что и в Dst. Port).

- Нажмите кнопку «Apply» для сохранения настроек.

После выполнения этих шагов порт SSH должен быть открыт на вашем роутере MikroTik. Теперь вы сможете получить доступ к устройству из внешней сети, используя IP-адрес роутера и указанный порт SSH.

Содержание

- Что такое проброс порта SSH?

- Зачем настраивать проброс порта SSH на роутере MikroTik

- 1. Удаленное управление

- 2. Безопасное соединение

- 3. Диагностика и отладка

- 4. Обновление и настройка

- 5. Мониторинг сети

- Настройка проброса порта SSH на роутере MikroTik

- Шаг 1: Вход в веб-интерфейс роутера

- Шаг 2: Открытие настроек NAT

- Шаг 3: Создание правила проброса порта SSH

- Проверка проброса порта SSH

- С использованием внешнего SSH-клиента

Что такое проброс порта SSH?

Проброс порта SSH – это метод настройки маршрутизатора или файрвола, который позволяет установить безопасное и зашифрованное соединение с удаленным устройством через Интернет. SSH (Secure Shell) является протоколом сетевой безопасности, который предоставляет защищенный механизм удаленного доступа к сетевым устройствам.

SSH проброс порта позволяет пользователю создавать безопасные туннели через необезопасные сети, например, через публичный Интернет. Это особенно полезно в случаях, когда необходимо получить доступ к удаленному устройству, находясь вне сети этого устройства.

Проброс порта SSH работает следующим образом: на маршрутизаторе или файрволе настраивается перенаправление порта, например, порта 22, который обычно используется для SSH соединений. Затем, когда удаленный пользователь пытается установить SSH соединение с внешним IP-адресом маршрутизатора, пакеты данных, отправленные на порт 22, будут перенаправлены на удаленное устройство, которое имеет локальный IP-адрес внутри локальной сети.

Проброс порта SSH позволяет пользователю удаленно управлять своими сетевыми устройствами, такими как маршрутизаторы, коммутаторы или серверы. Он также позволяет устанавливать зашифрованное и безопасное соединение для передачи данных и настройки устройств.

Проброс порта SSH позволяет обеспечить безопасность и защиту данных, так как все SSH соединения шифруются и аутентифицируются с использованием криптографических методов. Это очень полезная возможность для администраторов сетей или технической поддержки, которым необходимо удаленно управлять и настраивать сетевые устройства.

Зачем настраивать проброс порта SSH на роутере MikroTik

Проброс порта SSH на роутере MikroTik позволяет создать безопасное соединение с удаленным устройством через интернет. При настройке проброса порта SSH, можно удаленно управлять роутером MikroTik и осуществлять различные операции на нем.

Ниже приведены некоторые причины, по которым настройка проброса порта SSH может быть полезной:

1. Удаленное управление

Настройка проброса порта SSH позволяет удаленно управлять роутером MikroTik. Это особенно важно, когда вы находитесь вне офиса или дома и нужно внести изменения в настройки роутера.

2. Безопасное соединение

SSH (Secure Shell) обеспечивает безопасное кодированное соединение между удаленным устройством и роутером MikroTik. Это означает, что все данные, передаваемые по этому соединению, защищены от прослушивания и несанкционированного доступа.

3. Диагностика и отладка

Настройка проброса порта SSH позволяет вам осуществлять диагностику и отладку проблем, которые возникают на роутере MikroTik. Вы можете проверять текущее состояние устройства, выполнять команды, а также анализировать системные журналы для выявления проблем.

4. Обновление и настройка

Проброс порта SSH позволяет безопасно обновлять прошивку и настраивать роутер MikroTik. Вы можете обновлять программное обеспечение до последней версии и настраивать параметры устройства с любого удобного места.

5. Мониторинг сети

Используя проброс порта SSH, вы можете мониторить сеть и получать уведомления о различных событиях. Например, вы можете настроить событие оповещения о превышении лимита трафика или об отключении интернет-соединения. Это позволяет оперативно реагировать на проблемы и поддерживать стабильность работы сети.

В итоге, настройка проброса порта SSH на роутере MikroTik позволяет удаленно управлять устройством, обеспечивает безопасное соединение, упрощает диагностику и отладку, а также обновление и настройку роутера. Это делает работу с роутером MikroTik более эффективной и удобной.

Настройка проброса порта SSH на роутере MikroTik

Проброс порта SSH на роутере MikroTik позволяет удаленно подключаться к роутеру по протоколу SSH и управлять его настройками через защищенное соединение. Для настройки проброса порта необходимо выполнить несколько шагов.

- Откройте веб-интерфейс роутера MikroTik, используя браузер и введите логин и пароль для доступа.

- Перейдите в меню «IP» -> «Firewall» и выберите вкладку «NAT».

- Нажмите на кнопку «Add new» для создания нового правила проброса порта.

- Заполните поля в соответствии с требованиями:

- Chain: выберите цепочку «dstnat» (цепочка для изменения адреса назначения пакета).

- Protocol: выберите протокол «tcp» (для соединения по протоколу SSH).

- Dst. Port: укажите номер порта, который будет проброшен для доступа по SSH (например, 22).

- Action: выберите действие «dst-nat» (перенаправление адреса назначения).

- To Addresses: укажите IP-адрес роутера MikroTik.

- To Ports: укажите порт роутера MikroTik для доступа по SSH (например, 22).

- Сохраните изменения, нажав на кнопку «Apply».

После выполнения этих шагов порт SSH будет проброшен на роутер MikroTik. Теперь вы можете удаленно подключаться к роутеру с помощью любого SSH-клиента, используя публичный IP-адрес вашего роутера и указанный номер порта.

Обратите внимание, что настройка проброса порта SSH может представлять потенциальную угрозу безопасности, поэтому убедитесь, что настройки паролей и безопасности вашего роутера MikroTik достаточно сильны.

Шаг 1: Вход в веб-интерфейс роутера

Для начала настройки проброса портов на роутере MikroTik необходимо получить доступ к его веб-интерфейсу. Веб-интерфейс позволяет управлять настройками роутера через веб-браузер на компьютере или другом устройстве.

Для входа в веб-интерфейс роутера выполните следующие шаги:

- Убедитесь, что ваш компьютер подключен к роутеру MikroTik через сетевой кабель или беспроводное соединение.

- Откройте веб-браузер и введите IP-адрес роутера MikroTik в адресной строке. Обычно адресом роутера является «192.168.0.1» или «192.168.1.1». Если вы не знаете IP-адрес роутера, вы можете найти его в документации или связаться с вашим поставщиком интернет-услуг.

- Нажмите клавишу Enter или щелкните по кнопке перехода.

- В появившемся окне авторизации введите логин и пароль, предоставленные вашим поставщиком интернет-услуг или установленные вами при первой настройке роутера. Обычно логином по умолчанию является «admin», а пароль может быть пустым или также «admin».

- Нажмите на кнопку «Вход» или нажмите клавишу Enter.

После успешной авторизации вы будете перенаправлены на главную страницу веб-интерфейса роутера MikroTik, где можно будет настраивать проброс портов и другие параметры роутера.

Шаг 2: Открытие настроек NAT

После успешной авторизации в веб-интерфейсе роутера MikroTik необходимо открыть настройки Network Address Translation (NAT).

- На панели управления в левом меню выберите раздел «IP».

- В выпадающем меню выберите «Firewall».

- В появившемся меню выберите «NAT».

На данной странице открываются настройки для маршрутизатора NAT.

Pри настройке проброса порта SSH на роутере MikroTik потребуется создать новое правило NAT, чтобы перенаправлять внешний трафик на внутренний IP-адрес и порт, где запущен SSH-сервер.

Шаг 3: Создание правила проброса порта SSH

Чтобы настроить проброс порта SSH на роутере MikroTik, необходимо создать соответствующее правило в списке firewall. Для этого выполните следующие действия:

- Откройте веб-интерфейс роутера MikroTik.

- Перейдите в раздел «IP» в верхнем меню и выберите «Firewall».

- В открывшемся окне «Firewall: Filter Rules» нажмите кнопку «Add New» для создания нового правила.

- Заполните поля следующим образом:

| Поле | Значение |

|---|---|

| Chain | dstnat |

| Protocol | TCP |

| Dst. Port | внешний порт, на который будет пробрасываться SSH (например, 2222) |

| In. Interface | интерфейс, через который будут поступать внешние соединения (например, ether1) |

| Action | dst-nat |

| To Addresses | внутренний IP-адрес устройства в локальной сети, на которое будет пробрасываться SSH (например, 192.168.1.100) |

| To Ports | внутренний порт устройства, на котором работает SSH (по умолчанию 22) |

После заполнения всех полей, нажмите кнопку «OK» для сохранения правила.

Теперь у вас настроено правило проброса порта SSH на роутере MikroTik. Внешние соединения, поступающие на указанный вами внешний порт, будут автоматически перенаправляться на внутренний IP-адрес и порт устройства в локальной сети, где работает SSH-сервер.

Проверка проброса порта SSH

После настройки проброса порта SSH на роутере MikroTik, можно проверить его работоспособность, чтобы убедиться, что все настройки выполнились корректно.

Для проверки проброса порта SSH можно использовать любую программу-клиент SSH. Например, PuTTY, OpenSSH, или любой другой SSH-клиент, доступный для вашей операционной системы.

В программе-клиенте SSH нужно указать следующие параметры:

- Хост/адрес: IP-адрес внешнего интерфейса роутера MikroTik

- Порт: порт, который был проброшен на роутере MikroTik (обычно 22)

- Логин: ваш логин на удаленном сервере, к которому вы хотите подключиться

- Пароль: ваш пароль на удаленном сервере

После указания всех параметров, можно нажать кнопку «Подключиться» или аналогичную в вашей программе-клиенте SSH.

Если все настройки проброса порта SSH были выполнены правильно, и удаленный сервер работает нормально, вы должны быть успешно подключены к удаленному серверу через SSH.

В случае, если возникли проблемы с подключением, можно выполнить следующие действия:

- Проверить правильность указанных параметров хоста/адреса, порта, логина и пароля

- Убедиться, что проброс порта SSH на роутере MikroTik был настроен верно

- Проверить наличие доступа к интернету на роутере MikroTik

- Проверить настройки брандмауэра на удаленном сервере, возможно он блокирует доступ по SSH

Если после выполнения указанных действий проброс порта SSH по-прежнему не работает, рекомендуется обратиться к специалисту для дальнейшей диагностики и решения проблемы.

С использованием внешнего SSH-клиента

Для настройки проброса порта SSH на роутере MikroTik с использованием внешнего SSH-клиента необходимо выполнить следующие шаги:

- Установите на компьютере внешний SSH-клиент. Например, можно использовать PuTTY (для Windows), OpenSSH (для Linux) или Terminal (для macOS).

- Откройте SSH-клиент и введите адрес роутера MikroTik, а также порт, по которому будет осуществляться соединение (по умолчанию — 22).

- Введите свои учетные данные (имя пользователя и пароль) для доступа к роутеру.

- После успешной аутентификации вы будете подключены к командной строке роутера MikroTik.

- Далее выполните команду для настройки проброса порта SSH:

| /ip firewall nat | Перейти в меню «firewall nat». |

| add chain=dstnat dst-port=2222 action=dst-nat to-addresses=ip_адрес_локального_компьютера to-ports=22 protocol=tcp | Добавить правило проброса порта. Замените ip_адрес_локального_компьютера на IP-адрес вашего компьютера в локальной сети. |

| add chain=srcnat dst-address=ip_адрес_локального_компьютера action=src-nat to-addresses=ip_адрес_маршрутизатора to-ports=2222 protocol=tcp | Добавить правило исходящего NAT. Замените ip_адрес_локального_компьютера на IP-адрес вашего компьютера в локальной сети, а ip_адрес_маршрутизатора на внешний IP-адрес вашего роутера. |

| /user ssh-keys import public-key-file=путь_к_файлу_public_key | Импортировать публичный SSH-ключ к роутеру MikroTik. Укажите путь к файлу публичного ключа (путь_к_файлу_public_key). |

| /user ssh-keys private export | Экспортировать приватный SSH-ключ с роутера MikroTik. Убедитесь, что вы сохраните этот ключ в безопасном месте, поскольку он используется для аутентификации при подключении. |

После этого проброс порта SSH будет настроен на роутере MikroTik, и вы сможете подключаться к нему через внешний SSH-клиент, используя внешний IP-адрес роутера и порт 2222 (предварительно заменив ip_адрес_маршрутизатора на ваш внешний IP-адрес, ip_адрес_локального_компьютера на IP-адрес вашего компьютера в локальной сети, путь_к_файлу_public_key на путь к файлу публичного ключа).

But at the same time when I am trying to access ssh server through WAN IP. I get the error. See in following image

But at the same time when I am trying to access ssh server through WAN IP. I get the error. See in following image