Нещодавно для корпоративних потреб нам потрібно було підняти FTP-сервер, причому, щоб доступ до нього був як з інтернету, так і з локальної мережі. Ми скористалися своїми рекомендаціями зі статей нашого блогу і ще раз протестували способи налаштування MikroTik для цих цілей.

Схема нашої мережі:

- Роутер MikroTik RB951G-2HnD із зовнішнім статичним IP, скажімо, 1.1.1.28 та локальною сіткою за ним.

- Комп’ютер, на якому підняли FileZilla Server, з локальною адресою 192.168.88.10 .

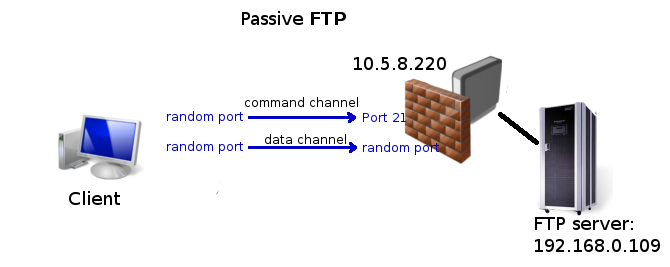

- У налаштуваннях FileZilla: керуючий порт FTP-сервера — 21 , пасивний режим FTP ( ми вирішили використовувати його як більш простий у налаштуванні та безпечний) з діапазоном портів для передачі даних — 50000-50050 .

НАЛАШТУВАННЯ СЕРВЕРА FILEZILLA SERVER

На установці програми FileZilla Server докладно зупинятися не будемо — у мережі чимало покрокових інструкцій. Встановлення жодних проблем не викликало.

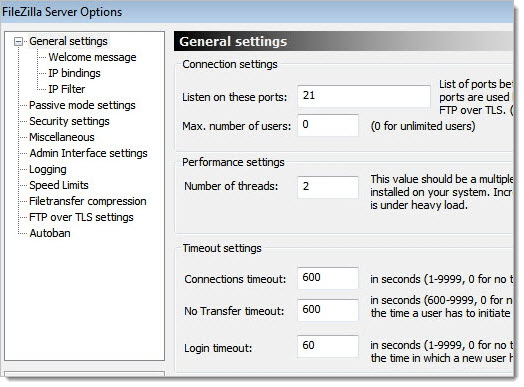

1. Заходимо до розділу налаштувань ( Setting ). У загальних налаштуваннях ( General Settings ) потрібно прописати основний (керуючий) порт FTP , ми залишили той, що за замовчуванням — 21. Збільшили тайм-аут з’єднання до 600 сек, інші налаштування не змінювали.

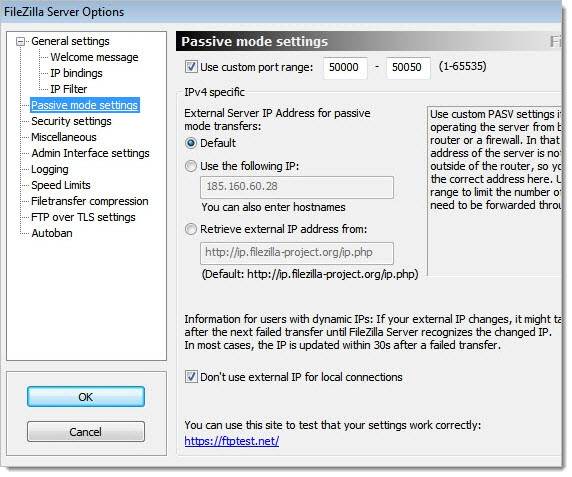

2. На вкладці Passive Mode Settings (Параметри пасивного режиму FTP-сервера) вказали діапазон портів для передачі даних. Він може бути довільним, з урахуванням, звичайно, тих портів, які ви використовуєте в роботі. У документації FileZilla Server не рекомендувалося використовувати порти нижче 1024.

Інші налаштування залишили за замовчуванням.

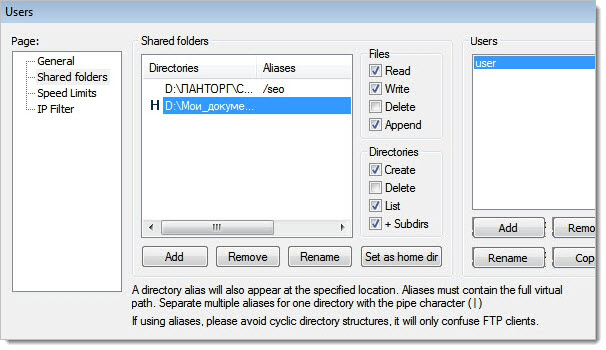

3. Переходимо до меню Users. У розділі загальних налаштувань ( General ) вказали логін та пароль для майбутніх підключень.

4. У розділі Shared folders вказали шляхи до папок, які будуть розшаровуватись на FTP. Проставили галки дозволів для папок та файлів — чи можна видаляти, додавати, читати, змінювати тощо.

Відразу зазначимо, що дозволи дій з папками та файлами можуть виявитися важливими . Наприклад, нам знадобилося зберігати дані на FTP-сервер із програми колл-трекінгу ACR. Однак програма постійно скидала з’єднання, як виявилося згодом — через відсутність дозволу створення папки в каталозі сервера.

5. Додали FileZilla Server у виключення брандмауера на комп’ютері , на якому він встановлений.

6. Антивірус також може блокувати запити на FTP-сервер, але в нас із цим все було гаразд.

ВКЛЮЧИЛИ FTP В IP-SERVICE

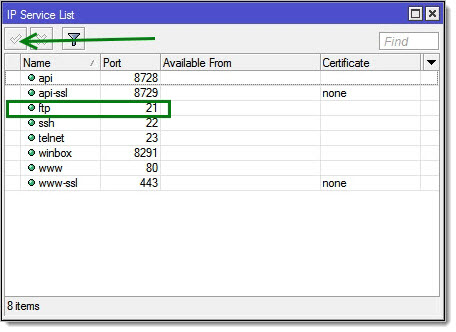

На роутері MikroTik заходимо в IP-Service і включаємо FTP.

Взагалі, за ідеєю, мало працювати і з відключеним FTP, навіть більше — у деяких випадках, за відгуками, цей параметр перешкоджає коректній роботі сервера за MikroTik. Але в нас не працювало, тож ми включили.

НАЛАШТУВАННЯ ПРОКИДАННЯ ПОРТІВ ДЛЯ СЕРВЕРА FTP

Налаштування прокидання портів детально описано в цій статті , тут ми теоретично докладно зупинятися не будемо.

Нагадаємо, що FTP-сервер для роботи вимагає двох типів портів: керуючого, яким передаються службові дані, і окремого діапазону портів для передачі файлів. Тому ми створили два правила NAT:

- для керуючого 21-го порту;

- для діапазону портів 50 000-50 050.

Ми спочатку налаштували та включили обидва правила, але експериментальним шляхом з’ясували, що все працює та передається і з одним правилом для 21 порту. Принаймні у нашій конфігурації.

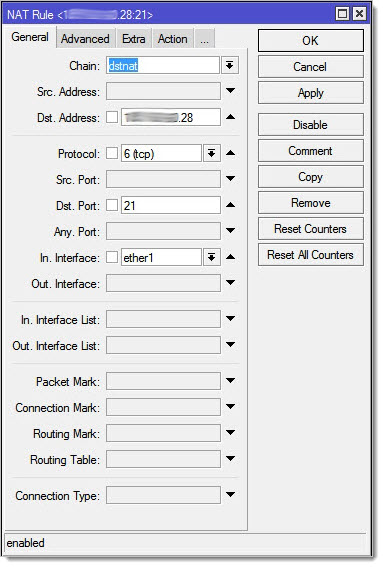

1-е правило — для керуючого порту

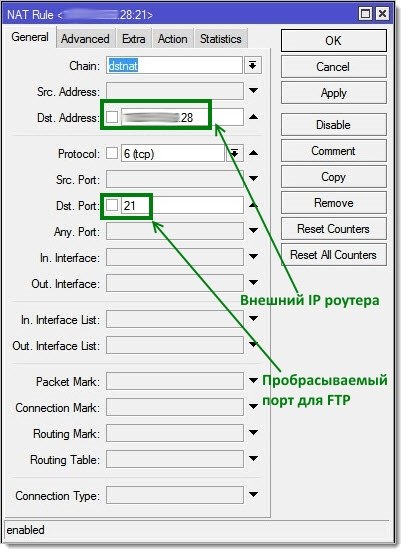

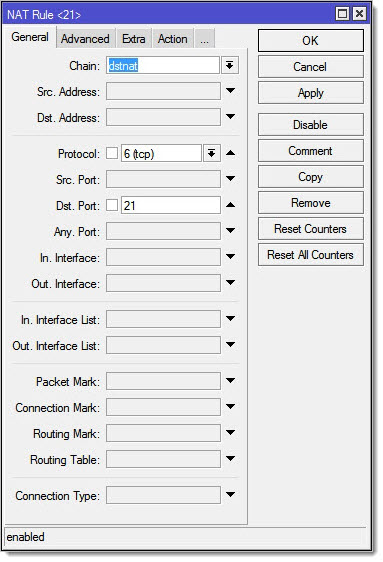

На першій вкладці General – прописуємо ознаки пакетів, які мають оброблятися правилом прокидання порту.

- Chain = dstnat (тобто для пакетів, спрямованих у внутрішню мережу).

- Dst. Address = 1.1.1.28 (адреса призначення, яка прописана в пакеті, у нас пакети будуть адресовані на зовнішню адресу роутера, тому пишемо тут її).

- Protocol = 6 (tcp).

- Dst. Port = 21.

- In. Interface = ether1.

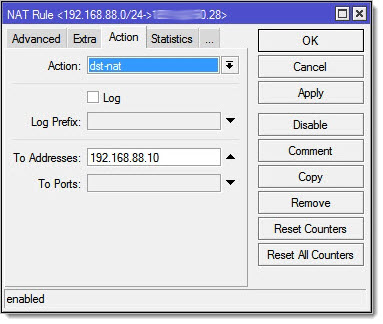

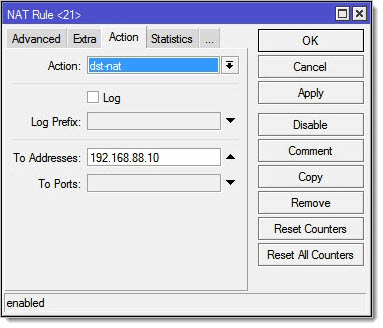

На вкладці Action — дія, яка виконується, якщо пакет їм відповідає. В даному випадку ми прописуємо заміну адреси призначення в пакеті (dst-nat) і вказуємо, на яку адресу і порт замінити — на внутрішню адресу комп’ютера з FTP-сервером (192.168.88.10), порт 21.

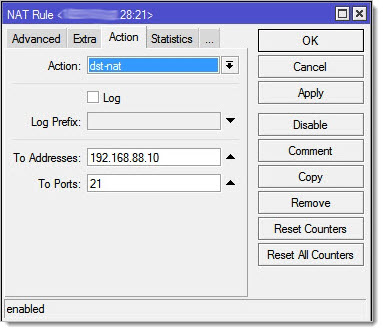

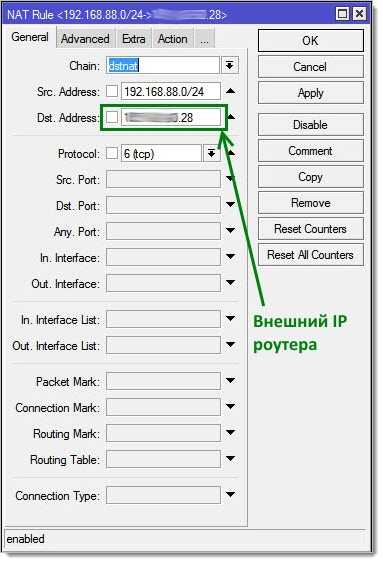

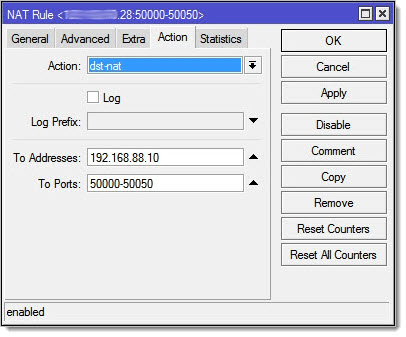

2-е правило — прокидання діапазону портів для даних

Повністю аналогічно прописуємо правило перекидання портів для діапазону портів даних:

Піднімаємо ці правила вище дефолтного правила маскарадингу .

Так як роутер обробляє пакети, звертаючись до правил по порядку їх розташування на вкладці NAT роутера, нам потрібно підняти наші правила вище тих, під які можуть потрапити наші пакети, у тому числі вище за правила маскарадингу, заданого за умовчанням. Просто перетягуємо їх мишею вгору.

Перевірили: доступ до FTP серверу працює з віддаленого комп’ютера, розташованого в мережі іншого провайдера, і зі смартфонів, що використовують 3G.

Тепер нам потрібно налаштувати, щоб до FTP можна було підключитися і з нашої локальної мережі, використовуючи ті ж дані для підключення, тобто, зовнішню IP-адресу роутера.

НАЛАШТУВАННЯ HAIRPIN NAT MIKROTIK

За замовчуванням зайти з локальної мережі на зовнішній адресі на роутер не можна — ось у цій статті докладно пояснюється, чому . Тому нам потрібно налаштувати окремі правила NAT, які створювали б винятки із загальних правил і правильно обробляли такі пакети.

Ми протестували три методи налаштування, всі вони добре працювали в нашій конфігурації.

1-й спосіб

Загалом він містить 3 правила, що працюють у зв’язці.

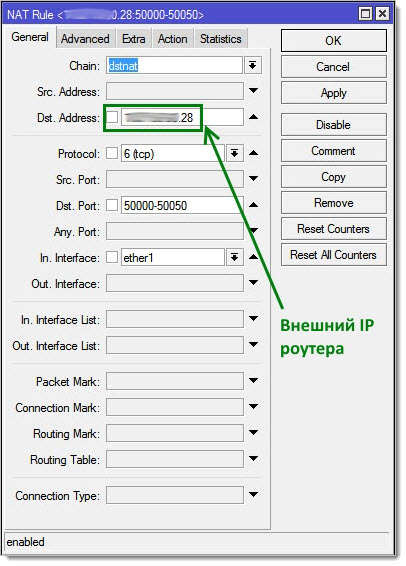

1.1 — вже створене нами правило прокидання портів, описане вище. Ми його не зраджуємо.

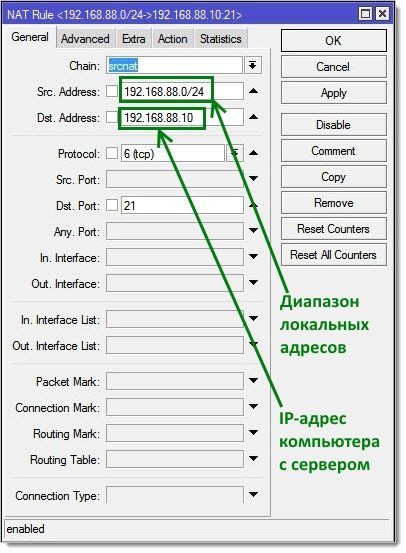

1.2. — Правило, яке можна позначити, як: «У всіх пакетах, у яких адресою джерела стоїть цей діапазон IP-адрес, а адресою призначення — зовнішня IP-адреса роутера, поміняти адресу призначення на адресу комп’ютера з FTP-сервером».

- chain = dstnat;

- Src. Address = 192.168.88.0/24 — пул локальних IP-адрес, з яких можуть надходити звернення на FTP-сервер;

- Dst. Address = 1.1.1.28;

- Protocol = 6 (tcp);

- Action = dst-nat;

- До Addresses = 192.168.88.10.

1.3. Далі нам потрібно подбати про пакети у відповідь, відправлені FTP-сервером з адреси 192.168.88.10. Адже він буде адресувати їх на пристрій локальної мережі, чия адреса була вписана в пакеті даних як адреса джерела. А оскільки пристрій відправляло пакет на 1.1.1.28, то і відповідь воно чекає звідти, а не з локального 192.168.88.10, відповідно, цей пакет у відповідь воно відкине.

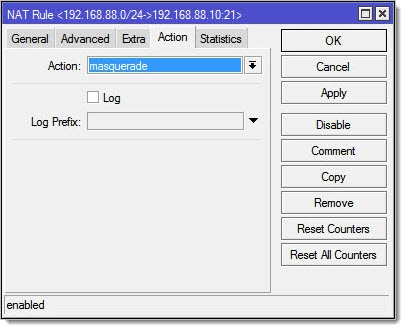

Тому ми «ловимо» цей пакет і обробляємо наступним правилом: «Для всіх пакетів, у яких адресою джерела стоїть цей локальний діапазон адрес, а адресою призначення — локальна адреса комп’ютера з сервером, застосовуємо маскарадинг». Маскарадинг — це заміна локальної IP-адреси пристрою, який відправив пакет, на IP-адресу сервера. Після застосування цього правила на адресу джерела в пакеті буде вписано 1.1.1.28, а не 192.168.88.10.

2 -й спосіб

Тут лише 2 правила.

2.1 — створене нами перше правило прокидання портів, але трохи змінене.

З правила прибираємо In. Interface ether1: тому що в цьому випадку пакети «стукатимуть» не тільки через зовнішній інтерфейс, але і через внутрішні.

Відповідно, нам не знадобиться правило 1.2 з одного методу, оскільки зміненому правилу прокидання портів і без нього будуть відповідати пакети і з зовнішньої, і з локальної мережі.

Правило прокидання діапазону портів ми не змінювали, але як ми вже написали вище – у нас доступ до FTP-сервера чудово функціонував і тоді, коли ми відключили це правило взагалі.

2.2. А ось правило srcnat (1.3 з 1-го способу) нам знадобиться, тому що, як і раніше, потрібно замінити адресу джерела:

3 -й спосіб

Запропоновано у коментарі до статті про налаштування доступу з локальної мережі користувачем Stealth.

Також складається з двох правил: зміненого прокидання портів і srcnat.

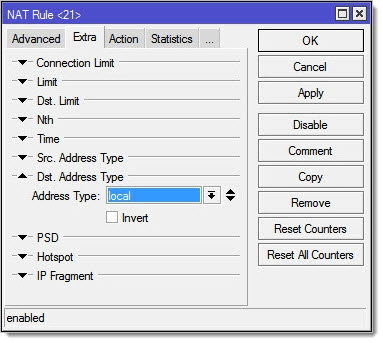

У початковому правилі прокидання портів ми не вказуємо як критерій обробки пакетів адресу призначення, а вказуємо на вкладці Extra його тип: local — що належить одному з інтерфейсів маршрутизатора. Тобто під правило прокидання портів будуть потрапляти всі пакети, надіслані на будь-який інтерфейс маршрутизатора і на порт 21.

На вкладці Action у полі To Ports можна вказати 21 порт. У нас працювало і із зазначенням порту, і без нього.

Друге правило — srcnat — таке саме, як у інших прикладах.

У всіх випадках правила налаштування NAT ми також піднімали вище загального правила маскарадингу .

ПІДСУМКИ

Повторимо, що ми перевірили всі ці способи налаштування своєї конфігурації і вони робітники. Файли закачуються та завантажуються:

- з комп’ютерів за NAT (із зовнішньої мережі),

- з локальних комп’ютерів усередині мережі,

- з мобільних пристроїв, підключених до FTP-сервера Wi-Fi до роутерів в локальній мережі,

- з мобільних пристроїв, підключених до FTP-сервера 3G.

Недавно для корпоративных нужд нам потребовалось поднять FTP-сервер, причем чтобы доступ к нему был как из интернета, так и из локальной сети. Мы воспользовались своими же рекомендациями из статей нашего блога и еще раз протестировали способы настройки MikroTik для этих целей.

Схема нашей сети:

- Роутер MikroTik RB951G-2HnD с внешним статическим IP, скажем, 1.1.1.28 и локальной сеткой за ним.

- Компьютер, на котором подняли FileZilla Server, с локальным адресом 192.168.88.10.

- В настройках FileZilla: управляющий порт FTP-сервера — 21, пассивный режим FTP (мы решили использовать его как более простой в настройке и безопасный) с диапазоном портов для передачи данных — 50000-50050.

Настройка сервера FileZilla Server

На установке программы FileZilla Server подробно останавливаться не будем — в сети довольно много пошаговых инструкций. Установка никаких проблем не вызвала.

1. Заходим в раздел настроек (Setting). В общих настройках (General Settings) нужно прописать основной (управляющий) порт FTP, мы оставили тот, что по умолчанию — 21. Увеличили таймаут соединения до 600 сек, остальные настройки не меняли.

2. На вкладке Passive Mode Settings (настройки пассивного режима FTP-сервера) указали диапазон портов для передачи данных. Он может быть произвольным, с учетом, конечно, тех портов, что вы уже используете в работе. В документации FileZilla Server не рекомендовалось использовать порты ниже 1024.

Остальные настройки оставили по умолчанию.

3. Переходим в меню Users. В разделе общих настроек (General) указали логин и пароль для будущих подключений.

4. В разделе Shared folders указали пути к папкам, которые будут расшариваться на FTP. Проставили галки разрешений для папок и файлов — можно ли удалять, добавлять, читать, изменять и т. д.

Сразу отметим, что разрешения действий с папками и файлами могут оказаться важными. К примеру, нам понадобилось сохранять данные на FTP-сервер из программы колл-трекинга ACR. Однако программа постоянно сбрасывала соединение, как оказалось впоследствии — по причине отсутствия разрешения на создание папки в каталоге сервера.

5. Добавили FileZilla Server в исключения брандмауера на компьютере, на котором он установлен.

6. Антивирус также может блокировать запросы на FTP-сервер, но у нас с этим все было в порядке.

Включили FTP в IP — Service

На роутере MikroTik заходим в IP — Service и включаем FTP.

Вообще, по идее, должно было работать и с отключенным FTP, даже более того — в некоторых случаях, по отзывам, этот параметр препятствует корректной работе сервера за MikroTik. Но у нас не работало, поэтому мы включили.

Настройка проброса портов для FTP сервера

Настройка проброса портов детально описана в этой статье, здесь мы на теоретической части подробно останавливаться не будем.

Напомним, что FTP-сервер для работы требует двух типов портов: управляющего, по которому передаются служебные данные, и отдельного диапазона портов для передачи файлов. Поэтому мы создали два правила NAT:

- для управляющего 21-го порта;

- для диапазона портов 50000-50050.

Мы изначально настроили и включили оба правила, но экспериментальным путем выяснили, что все работает и передается и с одним правилом для 21 порта. По крайней мере, в нашей конфигурации.

1-е правило — для управляющего порта

На первой вкладке General — прописываем признаки пакетов, которые должны обрабатываться правилом проброса порта.

- Chain = dstnat (т. е. для пакетов, направленных во внутреннюю сеть).

- Dst. Address = 1.1.1.28 (адрес назначения, который прописан в пакете, у нас пакеты будут адресованы на внешний адрес роутера, поэтому пишем здесь его).

- Protocol = 6 (tcp).

- Dst. Port = 21.

- In. Interface = ether1.

На вкладке Action — действие, которые выполняется, если пакет им соответствует. В данном случае мы прописываем замену адреса назначения в пакете (dst-nat) и указываем, на какой адрес и порт его заменить — на внутренний адрес компьютера с FTP-сервером (192.168.88.10), порт 21.

2-е правило — проброс диапазона портов для данных

Полностью аналогично прописываем правило переброса портов для диапазона портов данных:

Так как роутер обрабатывает пакеты, обращаясь к правилам по порядку их расположения на вкладке NAT роутера, нам нужно поднять наши правила выше тех, под которые могут попасть наши пакеты, в том числе выше правила маскарадинга, заданного по умолчанию. Просто перетаскиваем их мышью вверх.

Проверили: доступ к FTP серверу работает и с удаленного компьютера, расположенного в сети другого провайдера, и со смартфонов, использующих 3G.

Теперь нам нужно настроить, чтобы к FTP можно было подключиться и из нашей локальной сети, используя те же данные для подключения, то есть, внешний IP-адрес роутера.

Настройка Hairpin NAT MikroTik

По умолчанию зайти из локальной сети по внешнему адресу на роутер нельзя — вот в этой статье подробно объясняется, почему. Поэтому нам нужно настроить отдельные правила NAT, которые бы создавали исключения из общих правил и правильно обрабатывали такие пакеты.

Мы протестировали 3 способа настройки, все они отлично работали в нашей конфигурации.

1-й способ

В общей сложности он содержит 3 правила, работающих в связке.

1.1 — уже созданное нами правило проброса портов, описанное выше. Мы его не изменяем.

1.2. — Правило, которое можно обозначить, как: «Во всех пакетах, у которых адресом источника стоит этот диапазон IP-адресов, а адресом назначения — внешний IP-адрес роутера, поменять адрес назначения на адрес компьютера с FTP-сервером».

- chain = dstnat;

- Src. Address = 192.168.88.0/24 — пул локальных IP-адресов, с которых могут поступать обращения на FTP-сервер;

- Dst. Address = 1.1.1.28;

- Protocol = 6 (tcp);

- Action = dst-nat;

- To Addresses = 192.168.88.10.

1.3. Далее нам нужно позаботиться об ответных пакетах, отправленных FTP-сервером с адреса 192.168.88.10. Ведь он будет адресовать их на то устройство локальной сети, чей адрес был вписан в пакете данных как адрес источника. А так как устройство отправляло пакет на 1.1.1.28, то и ответ оно ждет оттуда, а не с локального 192.168.88.10, соответственно, этот ответный пакет оно отбросит.

Поэтому мы «ловим» этот пакет и обрабатываем следующим правилом: «Для всех пакетов, у которых адресом источника стоит этот локальный диапазон адресов, а адресом назначения — локальный адрес компьютера с сервером, применяем маскарадинг». Маскарадинг — это замена локального IP-адреса устройства, отправившего пакет, на IP-адрес сервера. После применения этого правила в адресе источника в пакете будет вписан 1.1.1.28, а не 192.168.88.10.

2-й способ

Здесь только 2 правила.

2.1 — созданное нами первое правило проброса портов, но немного измененное.

Из правила убираем In. Interface ether1: так как в этом случае пакеты будут «стучаться» не только через внешний интерфейс, но и через внутренние.

Соответственно, нам не понадобится правило 1.2 из 1-го способа, поскольку измененному правилу проброса портов и без него будут соответствовать пакеты и из внешней, и из локальной сети.

Правило проброса диапазона портов мы не меняли, но как мы уже написали выше — у нас доступ к FTP-серверу прекрасно функционировал и тогда, когда мы отключили это правило вообще.

2.2. А вот правило srcnat (1.3 из 1-го способа) нам понадобится, так как по-прежнему нужно заменить адрес источника:

3-й способ

Предложен в комментарии к статье про настройку доступа из локальной сети пользователем Stealth.

Также состоит из двух правил: измененного проброса портов и srcnat.

В первоначальном правиле проброса портов мы не указываем в качестве критерия обработки пакетов адрес назначения, а указываем на вкладке Extra его тип: local — принадлежащий одному из интерфейсов маршрутизатора. То есть под правило проброса портов будут попадать все пакеты, отправленные на адрес любого интерфейса маршрутизатора и на порт 21.

На вкладке Action в поле To Ports можно указать 21 порт. У нас работало и с указанием порта, и без него.

Второе правило — srcnat — точно такое же, как в остальных примерах.

Во всех случаях правила настройки NAT мы также поднимали выше общего правила маскарадинга.

Итоги

Повторим, что мы проверили все эти способы настройки на своей конфигурации и они рабочие. Файлы закачиваются и скачиваются:

- с компьютеров за NAT (из внешней сети),

- с локальных компьютеров внутри сети,

- с мобильных устройств, подключенных к FTP-серверу по Wi-Fi к роутерам в локальной сети,

- с мобильных устройств, подключенных к FTP-серверу по 3G.

©http://lantorg.com/article/kak-my-nastraivali-ftp-server-za-mikrotik

Инструкция описывает процесс настройки перенаправления сетевых запросов с внешнего подключения на компьютеры в локальной сети.

Настройка проброса на Микротике

Примеры настроек

RDP (удаленный рабочий стол)

WWW (80 или веб-сервер или http)

HTTPS

FTP

Видеонаблюдение

Почтовая система Zimbra

Подключение к внешнему адресу из внутренней сети

Настройка проброса

Переходим по разделам IP — Firewall — NAT — Add New:

Далее настройка выполняется в зависимости от того, какой сервис нужно опубликовать.

Примеры пробросов

RDP (удаленный рабочий стол)

- Chain — dstnat;

- Dst. Address — внешний IP-адрес;

- Protocol — rdp;

- Action — dst-nat;

- To Address — IP-адрес сервера, на который должно идти перенаправление.

* если данная настройка не сработает, меняем протокол на tcp и задаем порт RDP — по умолчанию, 3389.

WWW (80 или веб-сервер или http)

- Chain — dstnat;

- Dst. Address — внешний IP-адрес;

- Protocol — tcp;

- Dst. Port — 80;

- Action — dst-nat;

- To Address — IP-адрес сервера, на который должно идти перенаправление.

HTTPS

Настройка та же, что для 80 порта, но в место 80 пишем 443.

FTP

- Chain — dstnat;

- Dst. Address — внешний IP-адрес;

- Protocol — tcp;

- Dst. Port — 20,21;

- Action — dst-nat;

- To Address — IP-адрес сервера, на который должно идти перенаправление.

Видеонаблюдение

Системы видеонаблюдения могут работать на различных портах, поэтому первым делом обращаемся к инструкции системы, с которой необходимо работать.

В данном примере рассмотрим проброс RTSP.

- Chain — dstnat;

- Dst. Address — внешний IP-адрес;

- Protocol — udp;

- Dst. Port — 554;

- Action — dst-nat;

- To Address — IP-адрес сервера, на который должно идти перенаправление.

* RTSP работает по протоколам TCP и UDP. В данном примере правило настроено для последнего.

Почтовая система Zimbra

Для нормальной работы почтовой системы необходимо пробросить следующие порты:

- 25 — основной порт для обмена почтой по протоколу SMTP.

- 80 — веб-интерфейс для чтения почты (http).

- 110 — POP3 для загрузки почты.

- 143 — IMAP для работы с почтовым ящиком с помощью клиента.

- 443 — SSL веб-интерфейс для чтения почты (https).

- 465 — безопасный SMTP для отправки почты с почтового клиента.

- 587 — SMTP для отправки почты с почтового клиента (submission).

- 993 — SSL IMAP для работы с почтовым ящиком с помощью клиента.

- 995 — SSL POP3 для загрузки почты.

- 5222 — для подключения к Zimbra по протоколу XMPP.

- 5223 — для защищенного подключения к Zimbra по протоколу XMPP.

- 7071 — для защищенного доступа к администраторской консоли.

- 8443 — SSL веб-интерфейс для чтения почты (https).

- 7143 — IMAP для работы с почтовым ящиком с помощью клиента.

- 7993 — SSL IMAP для работы с почтовым ящиком с помощью клиента.

- 7110 — POP3 для загрузки почты.

- 7995 — SSL POP3 для загрузки почты.

- 9071 — для защищенного подключения к администраторской консоли.

Важно отметить, что не все перечисленные порты понадобятся именно вам. Если мы не планируем использовать POP3, то и соответствующие порты для него пробрасывать не нужно.

Сама настройка на микротике будет такой:

- Chain — dstnat;

- Dst. Address — внешний IP-адрес;

- Protocol — tcp;

- Dst. Port — 25,80,110,143,443,465,587,993,995,5222,5223,9071,7071,8443,7143,7993,7110,7995;

- Action — dst-nat;

- To Address — IP-адрес сервера, на который должно идти перенаправление.

NAT Loopback (nat reflection)

Проброс не будет работать для внутренней сети, если исходящий внешний IP совпадает с тем, на котором опубликован сервис. Предположим, что у нас внешний адрес 95.161.166.156 и мы хотим пробросить порты 80 и 443. Все попытки к нему подключиться из внутренней сети будут заканчиваться ошибкой Connection Timeout.

Для решения задачи публикации сервиса клиентам внутренней сети есть два классическим способа:

1. Разделять ответы DNS таким образом, чтобы внутренние пользователи получали внутренний адрес, а внешние — внешний. Полезные материалы на эту тему — Настройка Split DNS на одном сервере Bind и Установка и примеры настройки Dnsmasq.

2. Использовать специальные правила при создании пробросов, которые отделяли бы внутренние запросы от внешних. Это может называться NAT Loopback или NAT Reflection.

В рамках нашей инструкции мы рассмотрим второй метод. Нам нужно создать два правила: первое — для проброса из внутренней подсети на внутренний адрес; второе — маскарадинг.

Первое правило:

- Chain — dstnat;

- Src. Address — внутренняя подсеть;

- Dst. Address — внешний IP-адрес;

- Protocol — tcp;

- Dst. Port — 80,443;

- Action — dst-nat;

- To Address — IP-адрес сервера, на который должно идти перенаправление.

Второе правило:

- Chain — srcnat;

- Src. Address — внутренняя подсеть;

- Dst. Address — IP-адрес сервера, на который должно идти перенаправление;

- Protocol — tcp;

- Dst. Port — 80,443;

- Action — masquerade;

Была ли полезна вам эта инструкция?

Да Нет

Для организации удаленного доступа к локальным файлам, хранящимся на компьютерах в локальной сети, можно использовать FTP-протокол. Однако для того чтобы подключаться к FTP-серверу извне, необходимо настроить проброс портов на маршрутизаторе. В данной статье мы рассмотрим процесс настройки проброса портов FTP на устройствах MikroTik.

Проброс портов – это механизм, позволяющий перенаправить трафик с определенного порта на внутренний IP-адрес и порт в локальной сети. Таким образом, внешний пользователь сможет подключиться к FTP-серверу на компьютере в локальной сети через публичный IP-адрес и порт маршрутизатора.

Для начала, необходимо зайти в веб-интерфейс маршрутизатора MikroTik. Перейдите в раздел «IP» и выберите «Firewall». Затем нажмите на кнопку «NAT» и откройте вкладку «Add new». В появившемся окне введите нужные значения для полей «Chain» (выберите «dstnat»), «Protocol» (выберите «tcp»), «Dst. Port» (введите номер порта FTP) и «Action» (выберите «dst-nat»).

Содержание

- Что такое проброс портов и зачем он нужен?

- Настройка проброса портов FTP на устройствах MikroTik

- Шаг 1. Подключение к устройству MikroTik

- Шаг 2. Создание правила проброса портов

- Шаг 3. Проверка настройки проброса портов

Что такое проброс портов и зачем он нужен?

Проброс портов (port forwarding) — это процесс перенаправления сетевых пакетов из одного порта маршрутизатора или между сетями на другой порт или адрес внутренней или внешней сети. Он позволяет установить соединение с определенным устройством или службой в сети, которое находится за маршрутизатором или на другом устройстве.

Зачем нужен проброс портов? Во-первых, он может быть полезен для удаленного доступа к устройствам внутри локальной сети. Например, если у вас есть сервер файлов, установленный в локальной сети, вы можете настроить проброс портов, чтобы получить удаленный доступ к файлам, используя FTP (Протокол передачи файлов) на вашем маршрутизаторе MikroTik.

Во-вторых, проброс портов может быть необходим при развертывании веб-сервера или любого другого серверного приложения. Например, если вы хотите запустить веб-сервер на своем устройстве внутри локальной сети, вам необходимо настроить проброс порта, чтобы позволить внешним устройствам просматривать ваш веб-сайт или получать доступ к другим службам, запущенным на вашем устройстве.

Также проброс портов может быть полезен для создания виртуальных сетевых игр или предоставления доступа к локальным серверам игр. Например, если у вас есть игровой сервер, работающий на вашем устройстве в локальной сети, вы можете настроить проброс портов, чтобы позволить другим игрокам подключаться к вашему серверу через Интернет.

В целом, проброс портов является мощным инструментом для организации удаленного доступа к устройствам и службам в локальной сети, а также для обеспечения доступа к серверным приложениям и играм извне сети. Он помогает установить безопасное и надежное соединение между устройствами и службами, работающими на разных портах и адресах.

Настройка проброса портов FTP на устройствах MikroTik

Проброс портов является неотъемлемой частью настройки сетевых устройств MikroTik и позволяет осуществлять удаленную работу с устройством. Проброс порта FTP позволит настроить удаленный доступ к FTP-серверу, расположенному за маршрутизатором MikroTik.

Для настройки проброса портов FTP на устройствах MikroTik следует руководствоваться следующими шагами:

- Установите адрес назначения FTP-сервера. Для этого воспользуйтесь командой ip address add address=»IP_адрес» interface=»интерфейс». Здесь IP_адрес — это адрес назначения FTP-сервера, а интерфейс — это интерфейс устройства MikroTik через который будет осуществляться соединение.

- Откройте окно настроек NAT, используя команду /ip firewall nat. Здесь вы можете настроить правила NAT для проброса порта FTP.

- Добавьте правило NAT для проброса порта FTP. Для этого воспользуйтесь командой add chain=dstnat protocol=tcp dst-port=21 action=dst-nat to-addresses=»IP_адрес_сервера» to-ports=21. Здесь IP_адрес_сервера — это IP-адрес FTP-сервера, к которому вы хотите получить доступ. Это правило позволит перенаправить весь входящий трафик на порт 21 FTP-сервера.

- Добавьте правило Firewall для разрешения трафика FTP. Для этого воспользуйтесь командой add chain=input protocol=tcp dst-port=21 action=accept. Это правило позволит пропустить весь входящий трафик на порт 21 FTP-сервера.

После выполнения указанных выше шагов проброс портов FTP на устройствах MikroTik будет настроен. Теперь вы сможете получить удаленный доступ к FTP-серверу, который находится за маршрутизатором MikroTik, используя выполненные настройки.

Помните, что настройка проброса портов FTP требует доступа к устройству MikroTik с правами администратора и знания основных принципов работы сетевых устройств. В случае возникновения проблем или вопросов, рекомендуется обратиться к документации MikroTik или к специалистам сетевых технологий.

Шаг 1. Подключение к устройству MikroTik

Для настройки проброса портов FTP на устройствах MikroTik, необходимо подключиться к самому устройству с помощью программы Winbox.

Winbox — это графическая утилита, разработанная специально для управления и настройки устройств MikroTik. С ее помощью вы сможете легко настраивать различные параметры вашего устройства.

Для подключения к устройству MikroTik с помощью Winbox, выполните следующие шаги:

- Запустите программу Winbox на вашем компьютере. Вам потребуется скачать ее с официального сайта MikroTik.

- Нажмите на кнопку «…» рядом с полем «Connect To» для открытия окна поиска устройств.

- В окне поиска устройств выберите нужное устройство MikroTik из списка найденных устройств или введите IP-адрес устройства вручную.

- Нажмите кнопку «Connect», чтобы установить соединение с устройством.

- Введите имя пользователя и пароль для аутентификации в системе MikroTik.

- Нажмите кнопку «Connect», чтобы завершить процесс подключения.

- После успешного подключения к устройству, вы окажетесь в главном окне программы Winbox, где можно будет настраивать устройство MikroTik.

Теперь вы готовы перейти ко второму шагу — настройке проброса портов FTP на устройстве MikroTik.

Шаг 2. Создание правила проброса портов

После того, как вы настроили устройство MikroTik и установили FTP-сервер, необходимо создать правило проброса портов, чтобы внешние пользователи могли получить доступ к FTP-серверу.

- Откройте веб-интерфейс устройства MikroTik, введя IP-адрес роутера в адресную строку браузера и введите учетные данные для входа.

- Перейдите в раздел «IP» в левом меню и выберите «Firewall».

- В открывшейся вкладке «NAT» нажмите кнопку «Add New».

- В разделе «General» выберите вариант «Dst. Address» и введите IP-адрес FTP-сервера в поле «Address».

- В разделе «General» выберите вариант «Protocol» и выберите «6 (tcp)».

- В разделе «Action» выберите вариант «Dst. NAT» и введите IP-адрес внутренней сети FTP-сервера в поле «To Address».

- В разделе «Action» выберите вариант «Dst. Port» и введите порт FTP-сервера в поле «To Ports» (обычно это порт 21).

- В разделе «Action» выберите вариант «Action» и выберите «Dst. NAT» -> «Accept».

- Нажмите кнопку «OK», чтобы сохранить настройки.

После выполнения этих шагов правило проброса портов будет создано на устройстве MikroTik, и FTP-сервер будет доступен из внешней сети.

Шаг 3. Проверка настройки проброса портов

После настройки проброса портов FTP на устройствах MikroTik необходимо проверить его работоспособность. Для этого можно использовать следующие инструменты:

- FTP-клиент. Запустите FTP-клиент на компьютере, подключенном к сети. Введите IP-адрес вашего MikroTik-устройства и порт, который вы пробросили для FTP-сервера. Затем введите имя пользователя и пароль FTP-аккаунта, чтобы подключиться к серверу. Если подключение произошло успешно и вы можете просматривать файлы на FTP-сервере, значит, проброс портов работает правильно.

- Проверка открытых портов. Используйте онлайн-инструменты или программы для сканирования портов, чтобы проверить, открыт ли порт, который вы пробросили. Введите IP-адрес вашего MikroTik-устройства и проверьте статус порта, указанного в настройках проброса портов. Если порт открыт, значит, проброс портов работает.

- Логи MikroTik. Войдите в интерфейс управления MikroTik и откройте раздел «Логи». Проверьте логи для наличия информации о попытках подключения к FTP-серверу. Если вы видите записи о подключении от внешнего устройства, значит, проброс портов настроен правильно.

При выполнении данных проверок уделите внимание правильности введенных настроек. Проверьте корректность IP-адресов, портов и учетных данных FTP-аккаунта. Если проверка показывает, что проброс портов не работает, повторите настройку с начала или обратитесь за помощью к специалисту.

Summary

Sub-menu: /ip firewall nat

Network Address Translation is an Internet standard that allows hosts on local area networks to use one set of IP addresses for internal communications and another set of IP addresses for external communications. A LAN that uses NAT is referred as natted network. For NAT to function, there should be a NAT gateway in each natted network. The NAT gateway (NAT router) performs IP address rewriting on the way a packet travel from/to LAN.

There are two types of NAT:

- source NAT or srcnat. This type of NAT is performed on packets that are originated from a natted network. A NAT router replaces the private source address of an IP packet with a new public IP address as it travels through the router. A reverse operation is applied to the reply packets travelling in the other direction.

- destination NAT or dstnat. This type of NAT is performed on packets that are destined to the natted network. It is most comonly used to make hosts on a private network to be acceesible from the Internet. A NAT router performing dstnat replaces the destination IP address of an IP packet as it travel through the router towards a private network.

Hosts behind a NAT-enabled router do not have true end-to-end connectivity. Therefore some Internet protocols might not work in scenarios with NAT. Services that require the initiation of TCP connection from outside the private network or stateless protocols such as UDP, can be disrupted. Moreover, some protocols are inherently incompatible with NAT, a bold example is AH protocol from the IPsec suite.

To overcome these limitations RouterOS includes a number of so-called NAT helpers, that enable NAT traversal for various protocols.

Masquerade

Firewall NAT action=masquerade is unique subversion of action=srcnat, it was designed for specific use in situations when public IP can randomly change, for example DHCP-server changes it, or PPPoE tunnel after disconnect gets different IP, in short — when public IP is dynamic.

Every time interface disconnects and/or its IP address changes, router will clear all masqueraded connection tracking entries that send packet out that interface, this way improving system recovery time after public ip address change.

Unfortunately this can lead to some issues when action=masquerade is used in setups with unstable connections/links that get routed over different link when primary is down. In such scenario following things can happen:

- on disconnect, all related connection tracking entries are purged;

- next packet from every purged (previously masqueraded) connection will come into firewall as

connection-state=new, and, if primary interface is not back, packet will be routed out via alternative route (if you have any) thus creating new connection; - primary link comes back, routing is restored over primary link, so packets that belong to existing connections are sent over primary interface without being masqueraded leaking local IPs to a public network.

You can workaround this by creating blackhole route as alternative to route that might disappear on disconnect).

When action=srcnat is used instead, connection tracking entries remain and connections can simply resume.

Properties

| Property | Description |

|---|---|

| action (action name; Default: accept) | Action to take if packet is matched by the rule:

|

| address-list (string; Default: ) | Name of the address list to be used. Applicable if action is add-dst-to-address-list or add-src-to-address-list |

| address-list-timeout (none-dynamic | none-static | time; Default: none-dynamic) | Time interval after which the address will be removed from the address list specified by address-list parameter. Used in conjunction with add-dst-to-address-list or add-src-to-address-list actions

|

| chain (name; Default: ) | Specifies to which chain rule will be added. If the input does not match the name of an already defined chain, a new chain will be created. |

| comment (string; Default: ) | Descriptive comment for the rule. |

| connection-bytes (integer-integer; Default: ) | Matches packets only if a given amount of bytes has been transfered through the particular connection. 0 — means infinity, for example connection-bytes=2000000-0 means that the rule matches if more than 2MB has been transfered through the relevant connection |

| connection-limit (integer,netmaks; Default: ) | Matches connections per address or address block after given value is reached. |

| connection-mark (no-mark | string; Default: ) | Matches packets marked via mangle facility with particular connection mark. If no-mark is set, rule will match any unmarked connection. |

| connection-rate (Integer 0..4294967295; Default: ) | Connection Rate is a firewall matcher that allow to capture traffic based on present speed of the connection. Read more>> |

| connection-type (ftp | h323 | irc | pptp | quake3 | sip | tftp; Default: ) | Matches packets from related connections based on information from their connection tracking helpers. A relevant connection helper must be enabled under /ip firewall service-port |

| content (string; Default: ) | Match packets that contain specified text |

| dscp (integer: 0..63; Default: ) | Matches DSCP IP header field. |

| dst-address (IP/netmask | IP range; Default: ) | Matches packets which destination is equal to specified IP or falls into specified IP range. |

| dst-address-list (name; Default: ) | Matches destination address of a packet against user-defined address list |

| dst-address-type (unicast | local | broadcast | multicast; Default: ) | Matches destination address type:

|

| dst-limit (integer[/time],integer,dst-address | dst-port | src-address[/time]; Default: ) | Matches packets until a given pps limit is exceeded. As opposed to the limit matcher, every destination IP address / destination port has it’s own limit. Parameters are written in following format: count[/time],burst,mode[/expire].

|

| dst-port (integer[-integer]: 0..65535; Default: ) | List of destination port numbers or port number ranges |

| fragment (yes|no; Default: ) | Matches fragmented packets. First (starting) fragment does not count. If connection tracking is enabled there will be no fragments as system automatically assembles every packet |

| hotspot (auth | from-client | http | local-dst | to-client; Default: ) | Matches packets received from HotSpot clients against various HotSpot matchers.

|

| icmp-options (integer:integer; Default: ) | Matches ICMP type:code fileds |

| in-bridge-port (name; Default: ) | Actual interface the packet has entered the router, if incoming interface is bridge |

| in-interface (name; Default: ) | Interface the packet has entered the router |

| ingress-priority (integer: 0..63; Default: ) | Matches ingress priority of the packet. Priority may be derived from VLAN, WMM or MPLS EXP bit. Read more>> |

| ipsec-policy (in | out, ipsec | none; Default: ) | Matches the policy used by IpSec. Value is written in following format: direction, policy. Direction is Used to select whether to match the policy used for decapsulation or the policy that will be used for encapsulation.

For example, if router receives Ipsec encapsulated Gre packet, then rule |

| ipv4-options (any | loose-source-routing | no-record-route | no-router-alert | no-source-routing | no-timestamp | none | record-route | router-alert | strict-source-routing | timestamp; Default: ) | Matches IPv4 header options.

|

| jump-target (name; Default: ) | Name of the target chain to jump to. Applicable only if action=jump |

| layer7-protocol (name; Default: ) | Layer7 filter name defined in layer7 protocol menu. |

| limit (integer,time,integer; Default: ) | Matches packets until a given pps limit is exceeded. Parameters are written in following format: count[/time],burst.

|

| log-prefix (string; Default: ) | Adds specified text at the beginning of every log message. Applicable if action=log |

| nth (integer,integer; Default: ) | Matches every nth packet. Read more >> |

| out-bridge-port (name; Default: ) | Actual interface the packet is leaving the router, if outgoing interface is bridge |

| out-interface (; Default: ) | Interface the packet is leaving the router |

| packet-mark (no-mark | string; Default: ) | Matches packets marked via mangle facility with particular packet mark. If no-mark is set, rule will match any unmarked packet. |

| packet-size (integer[-integer]:0..65535; Default: ) | Matches packets of specified size or size range in bytes. |

| per-connection-classifier (ValuesToHash:Denominator/Remainder; Default: ) | PCC matcher allows to divide traffic into equal streams with ability to keep packets with specific set of options in one particular stream. Read more >> |

| port (integer[-integer]: 0..65535; Default: ) | Matches if any (source or destination) port matches the specified list of ports or port ranges. Applicable only if protocol is TCP or UDP |

| protocol (name or protocol ID; Default: tcp) | Matches particular IP protocol specified by protocol name or number |

| psd (integer,time,integer,integer; Default: ) | Attempts to detect TCP and UDP scans. Parameters are in following format WeightThreshold, DelayThreshold, LowPortWeight, HighPortWeight

|

| random (integer: 1..99; Default: ) | Matches packets randomly with given probability. |

| routing-mark (string; Default: ) | Matches packets marked by mangle facility with particular routing mark |

| same-not-by-dst (yes | no; Default: ) | Specifies whether to take into account or not destination IP address when selecting a new source IP address. Applicable if action=same |

| src-address (Ip/Netmaks, Ip range; Default: ) | Matches packets which source is equal to specified IP or falls into specified IP range. |

| src-address-list (name; Default: ) | Matches source address of a packet against user-defined address list |

| src-address-type (unicast | local | broadcast | multicast; Default: ) |

Matches source address type:

|

| src-port (integer[-integer]: 0..65535; Default: ) | List of source ports and ranges of source ports. Applicable only if protocol is TCP or UDP. |

| src-mac-address (MAC address; Default: ) | Matches source MAC address of the packet |

| tcp-mss (integer[-integer]: 0..65535; Default: ) | Matches TCP MSS value of an IP packet |

| time (time-time,sat | fri | thu | wed | tue | mon | sun; Default: ) | Allows to create filter based on the packets’ arrival time and date or, for locally generated packets, departure time and date |

| to-addresses (IP address[-IP address]; Default: 0.0.0.0) | Replace original address with specified one. Applicable if action is dst-nat, netmap, same, src-nat |

| to-ports (integer[-integer]: 0..65535; Default: ) | Replace original port with specified one. Applicable if action is dst-nat, redirect, masquerade, netmap, same, src-nat |

| ttl (integer: 0..255; Default: ) | Matches packets TTL value |

Stats

/ip firewall nat print stats will show additional read-only properties

| Property | Description |

|---|---|

| bytes (integer) | Total amount of bytes matched by the rule |

| packets (integer) | Total amount of packets matched by the rule |

By default print is equivalent to print static and shows only static rules.

[admin@dzeltenais_burkaans] /ip firewall mangle> print stats Flags: X - disabled, I - invalid, D - dynamic # CHAIN ACTION BYTES PACKETS 0 prerouting mark-routing 17478158 127631 1 prerouting mark-routing 782505 4506

To print also dynamic rules use print all.

[admin@dzeltenais_burkaans] /ip firewall mangle> print all stats Flags: X - disabled, I - invalid, D - dynamic # CHAIN ACTION BYTES PACKETS 0 prerouting mark-routing 17478158 127631 1 prerouting mark-routing 782505 4506 2 D forward change-mss 0 0 3 D forward change-mss 0 0 4 D forward change-mss 0 0 5 D forward change-mss 129372 2031

Or to print only dynamic rules use print dynamic

[admin@dzeltenais_burkaans] /ip firewall mangle> print stats dynamic Flags: X - disabled, I - invalid, D - dynamic # CHAIN ACTION BYTES PACKETS 0 D forward change-mss 0 0 1 D forward change-mss 0 0 2 D forward change-mss 0 0 3 D forward change-mss 132444 2079

Menu specific commands

| Property | Description |

|---|---|

| reset-counters (id) | Reset statistics counters for specified firewall rules. |

| reset-counters-all () | Reset statistics counters for all firewall rules. |

Basic examples

Source NAT

Masquerade

If you want to «hide» the private LAN 192.168.0.0/24 «behind» one address 10.5.8.109 given to you by the ISP, you should use the source network address translation (masquerading) feature of the MikroTik router. The masquerading will change the source IP address and port of the packets originated from the network 192.168.0.0/24 to the address 10.5.8.109 of the router when the packet is routed through it.

To use masquerading, a source NAT rule with action ‘masquerade’ should be added to the firewall configuration:

/ip firewall nat add chain=srcnat action=masquerade out-interface=Public

All outgoing connections from the network 192.168.0.0/24 will have source address 10.5.8.109 of the router and source port above 1024. No access from the Internet will be possible to the Local addresses. If you want to allow connections to the server on the local network, you should use destination Network Address Translation (NAT).

Source nat to specific address

If you have multiple public IP addresses, source nat can be changed to specific IP, for example, one local subnet can be hidden behind first IP and second local subnet is masqueraded behind second IP.

/ip firewall nat add chain=srcnat src-address=192.168.1.0/24 action=src-nat to-addresses=1.1.1.1 out-interface=Public add chain=srcnat src-address=192.168.2.0/24 action=src-nat to-addresses=1.1.1.2 out-interface=Public

Destination NAT

Forward all traffic to internal host

If you want to link Public IP 10.5.8.200 address to Local one 192.168.0.109, you should use destination address translation feature of the MikroTik router. Also if you want allow Local server to initiate connections to outside with given Public IP you should use source address translation, too.

Add Public IP to Public interface:

/ip address add address=10.5.8.200/32 interface=Public

Add rule allowing access to the internal server from external networks:

/ip firewall nat add chain=dstnat dst-address=10.5.8.200 action=dst-nat \ to-addresses=192.168.0.109

Add rule allowing the internal server to initate connections to the outer networks having its source address translated to 10.5.8.200:

/ip firewall nat add chain=srcnat src-address=192.168.0.109 action=src-nat \ to-addresses=10.5.8.200

Port mapping/forwarding

If you would like to direct requests for a certain port to an internal machine (sometimes called opening a port, port mapping), you can do it like this:

/ip firewall nat add chain=dstnat dst-port=1234 action=dst-nat protocol=tcp to-address=192.168.1.1 to-port=1234

This rule translates to: when an incoming connection requests TCP port 1234, use the DST-NAT action and redirect it to local address 192.168.1.1 and the port 1234

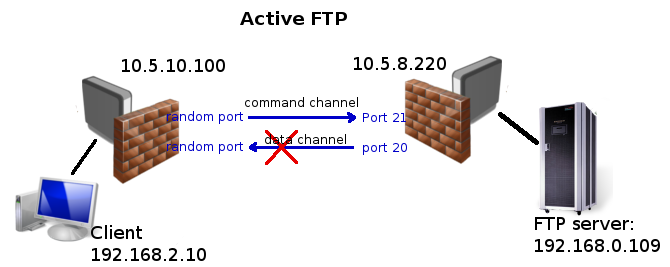

Port forwarding to internal FTP server

As you can see from illustration above FTP uses more than one connection, but only command channel should be forwarded by Destination nat. Data channel is considered as related connection and should be accepted with «accept related» rule if you have strict firewall. Note that for related connections to be properly detected FTP helper has to be enabled.

/ip firewall nat add chain=dstnat dst-address=10.5.8.200 dst-port=21 protocol=tcp action=dst-nat to-addresses=192.168.0.109

/ip firewall filter add chain=forward connection-state=established,related action=accept

Note that active FTP might not work if client is behind dumb firewall or NATed router, because data channel is initiated by the server and cannot directly access the client.

If client is behind Mikrotik router, then make sure that FTP helper is enabled

[admin@3C22-atombumba] /ip firewall service-port> print

Flags: X - disabled, I - invalid

# NAME PORTS

0 ftp 21

1 tftp 69

2 irc 6667

3 h323

4 sip 5060

5061

5 pptp

1:1 mapping

If you want to link Public IP subnet 11.11.11.0/24 to local one 2.2.2.0/24, you should use destination address translation and source address translation features with action=netmap.

/ip firewall nat add chain=dstnat dst-address=11.11.11.0/24 \ action=netmap to-addresses=2.2.2.0/24 /ip firewall nat add chain=srcnat src-address=2.2.2.0/24 \ action=netmap to-addresses=11.11.11.0/24

Same can be written using different address notation, that still have to match with the described network

/ip firewall nat add chain=dstnat dst-address=11.11.11.0-11.11.11.255 \ action=netmap to-addresses=2.2.2.0-2.2.2.255 /ip firewall nat add chain=srcnat src-address=2.2.2.0-2.2.2.255 \ action=netmap to-addresses=11.11.11.0-11.11.11.255

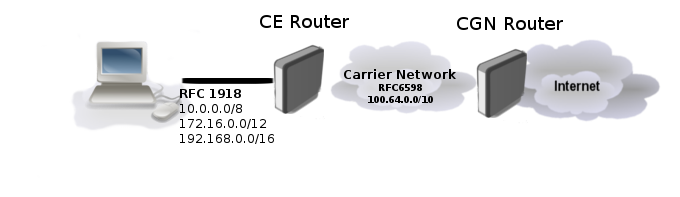

Carrier-Grade NAT (CGNAT) or NAT444

To combat IPv4 address exhaustion, new RFC 6598 was deployed. The idea is to use shared 100.64.0.0/10 address space inside carrier’s network and performing NAT on carrier’s edge router to sigle public IP or public IP range.

Because of nature of such setup it is also called NAT444, as opposed to a NAT44 network for a ‘normal’ NAT environment, three different IPv4 address spaces are involved.

CGNAT configuration on RouterOS does not differ from any other regular source NAT configuration:

/ip firewall nat add chain=src-nat action=srcnat src-address=100.64.0.0/10 to-address=2.2.2.2 out-interface=<public_if>

Where:

- 2.2.2.2 — public IP address,

- public_if — interface on providers edge router connected to internet

The advantage of NAT444 is obvious, less public IPv4 addresses used. But this technique comes with mayor drawbacks:

- The service provider router performing CGNAT needs to maintain a state table for all the address translations: this requires a lot of memory and CPU resources.

- Console gaming problems. Some games fail when two subscribers using the same outside public IPv4 address try to connect to each other.

- Tracking of users for legal reasons means extra logging, as multiple households go behind one public address.

- Anything requiring incoming connections is broken. While this already was the case with regular NAT, end users could usually still set up port forwarding on their NAT router. CGNAT makes this impossible. This means no web servers can be hosted here, and IP Phones cannot receive incoming calls by default either.

- Some web servers only allow a maximum number of connections from the same public IP address, as a means to counter DoS attacks like SYN floods. Using CGNAT this limit is reached more often and some services may be of poor quality.

- 6to4 requires globally reachable addresses and will not work in networks that employ addresses with limited topological span.

More on things that can break can be read in this article [1]

Packets with Shared Address Space source or destination addresses MUST NOT be forwarded across Service Provider boundaries. Service Providers MUST filter such packets on ingress links.

In RouterOS this can be easily done with firewall filters on edge routers:

/ip firewall filter add chain=input src-address=100.64.0.0/10 action=drop in-interface=<public_if> add chain=output dst-address=100.64.0.0/10 action=drop out-interface=<public_if> add chain=forward src-address=100.64.0.0/10 action=drop in-interface=<public_if> add chain=forward src-address=100.64.0.0/10 action=drop out-interface=<public_if> add chain=forward dst-address=100.64.0.0/10 action=drop out-interface=<public_if>

Service providers may be required to do logging of MAPed addresses, in large CGN deployed network that may be a problem.

Fortunately RFC 7422 suggests a way to manage CGN translations in such a way as to significantly reduce the amount of logging required while providing traceability for abuse response.

RFC states that instead of logging each connection, CGNs could deterministically map customer private addresses (received on the customer-facing interface of the CGN, a.k.a., internal side) to public addresses extended with port ranges.

In RouterOS described algorithm can be done with few script functions.

Lets take an example:

| Inside IP | Outside IP/Port range |

| 100.64.1.1 | 2.2.2.2:2000-2099 |

| 100.64.1.2 | 2.2.2.2:2100-2199 |

| 100.64.1.3 | 2.2.2.2:2200-2299 |

| 100.64.1.4 | 2.2.2.2:2300-2399 |

| 100.64.1.5 | 2.2.2.2:2400-2499 |

| 100.64.1.6 | 2.2.2.2:2500-2599 |

Instead of writing NAT mappings by hand we could write a function which adds such rules automatically.

:global sqrt do={

:for i from=0 to=$1 do={

:if (i * i > $1) do={ :return ($i - 1) }

}

}

:global addNatRules do={

/ip firewall nat add chain=srcnat action=jump jump-target=xxx \

src-address="$($srcStart)-$($srcStart + $count - 1)"

:local x [$sqrt $count]

:local y $x

:if ($x * $x = $count) do={ :set y ($x + 1) }

:for i from=0 to=$x do={

/ip firewall nat add chain=xxx action=jump jump-target="xxx-$($i)" \

src-address="$($srcStart + ($x * $i))-$($srcStart + ($x * ($i + 1) - 1))"

}

:for i from=0 to=($count - 1) do={

:local prange "$($portStart + ($i * $portsPerAddr))-$($portStart + (($i + 1) * $portsPerAddr) - 1)"

/ip firewall nat add chain="xxx-$($i / $x)" action=src-nat protocol=tcp src-address=($srcStart + $i) \

to-address=$toAddr to-ports=$prange

/ip firewall nat add chain="xxx-$($i / $x)" action=src-nat protocol=udp src-address=($srcStart + $i) \

to-address=$toAddr to-ports=$prange

}

}

After pasting above script in the terminal function «addNatRules» is available. If we take our example, we need to map 6 shared network addresses to be mapped to 2.2.2.2 and each address uses range of 100 ports starting from 2000. So we run our function:

$addNatRules count=6 srcStart=100.64.1.1 toAddr=2.2.2.2 portStart=2000 portsPerAddr=100

Now you should be able to get set of rules:

[admin@rack1_b18_450] /ip firewall nat> print Flags: X - disabled, I - invalid, D - dynamic 0 chain=srcnat action=jump jump-target=xxx src-address=100.64.1.1-100.64.1.6 log=no log-prefix="" 1 chain=xxx action=jump jump-target=xxx-0 src-address=100.64.1.1-100.64.1.2 log=no log-prefix="" 2 chain=xxx action=jump jump-target=xxx-1 src-address=100.64.1.3-100.64.1.4 log=no log-prefix="" 3 chain=xxx action=jump jump-target=xxx-2 src-address=100.64.1.5-100.64.1.6 log=no log-prefix="" 4 chain=xxx-0 action=src-nat to-addresses=2.2.2.2 to-ports=2000-2099 protocol=tcp src-address=100.64.1.1 log=no log-prefix="" 5 chain=xxx-0 action=src-nat to-addresses=2.2.2.2 to-ports=2000-2099 protocol=udp src-address=100.64.1.1 log=no log-prefix="" 6 chain=xxx-0 action=src-nat to-addresses=2.2.2.2 to-ports=2100-2199 protocol=tcp src-address=100.64.1.2 log=no log-prefix="" 7 chain=xxx-0 action=src-nat to-addresses=2.2.2.2 to-ports=2100-2199 protocol=udp src-address=100.64.1.2 log=no log-prefix="" 8 chain=xxx-1 action=src-nat to-addresses=2.2.2.2 to-ports=2200-2299 protocol=tcp src-address=100.64.1.3 log=no log-prefix="" 9 chain=xxx-1 action=src-nat to-addresses=2.2.2.2 to-ports=2200-2299 protocol=udp src-address=100.64.1.3 log=no log-prefix="" 10 chain=xxx-1 action=src-nat to-addresses=2.2.2.2 to-ports=2300-2399 protocol=tcp src-address=100.64.1.4 log=no log-prefix="" 11 chain=xxx-1 action=src-nat to-addresses=2.2.2.2 to-ports=2300-2399 protocol=udp src-address=100.64.1.4 log=no log-prefix="" 12 chain=xxx-2 action=src-nat to-addresses=2.2.2.2 to-ports=2400-2499 protocol=tcp src-address=100.64.1.5 log=no log-prefix="" 13 chain=xxx-2 action=src-nat to-addresses=2.2.2.2 to-ports=2400-2499 protocol=udp src-address=100.64.1.5 log=no log-prefix="" 14 chain=xxx-2 action=src-nat to-addresses=2.2.2.2 to-ports=2500-2599 protocol=tcp src-address=100.64.1.6 log=no log-prefix="" 15 chain=xxx-2 action=src-nat to-addresses=2.2.2.2 to-ports=2500-2599 protocol=udp src-address=100.64.1.6 log=no log-prefix=""