- Remove From My Forums

Группа Опытные пользователи

-

Вопрос

-

Добрый день.

Подскажите, пожалуйста, какими правами обладает учетная запись, состоящая в группе Опытные пользователи? В чем отличие группы Опытные пользователи от группы Пользователи в Windows 10?

Все ответы

-

Всем привет,

Опытные пользователи — это группа пользователей операционной системы с большим количеством разрешений на использование системы, чем у обычных пользователей. Опытный пользователь имеет право создавать новые локальные учетные

записи пользователей и вносить в них изменения. Опытный пользователь также может использовать системные ресурсы и делиться ими с другими пользователями.Опытные пользователи не имеют права добавлять себя в группу администраторов. Опытные пользователи не имеют доступа к данным других пользователей на томе NTFS, если только эти пользователи не предоставят им разрешение.

Эта статья поможет вам лучше понять тему.

Сила опытных пользователей https://techcommunity.microsoft.com/t5/windows-blog-archive/the-power-in-power-users/ba-p/723522Надеюсь, это разрешит ваш запрос!!

—Если ответ полезен, пожалуйста, проголосуйте и примите его как ответ–

-

Предложено в качестве ответа

13 апреля 2022 г. 14:03

-

Отменено предложение в качестве ответа

Андрей Кошокин

14 апреля 2022 г. 8:14

-

Предложено в качестве ответа

-

Всем привет,

Опытные пользователи — это группа пользователей операционной системы с большим количеством разрешений на использование системы, чем у обычных пользователей. Опытный пользователь имеет право создавать новые локальные учетные

записи пользователей и вносить в них изменения. Опытный пользователь также может использовать системные ресурсы и делиться ими с другими пользователями.Опытные пользователи не имеют права добавлять себя в группу администраторов. Опытные пользователи не имеют доступа к данным других пользователей на томе NTFS, если только эти пользователи не предоставят им разрешение.

Эта статья поможет вам лучше понять тему.

Сила опытных пользователей https://techcommunity.microsoft.com/t5/windows-blog-archive/the-power-in-power-users/ba-p/723522Надеюсь, это разрешит ваш запрос!!

—Если ответ полезен, пожалуйста, проголосуйте и примите его как ответ–

Спасибо за ответ.

В статье, приложенной Вами, описываются возможности Опытных пользователей применительно к Windows XP и Windows Vista. Меня же интересует как обстоит дело в Windows 10.

По поводу создания новых пользователей: я проверил на тестовой системе Windows 10 21h2 и нет, Опытный пользователь не может создавать новых пользователей. Что имеется в виду во фразе «Опытный

пользователь также может использовать системные ресурсы и делиться ими с другими пользователями.«?В сети встречается противоречивая информация по поводу возможностей этой группы пользователей. Где то пишут, что в win10 она равна по возможностям с группой Пользователи и добавлена только для совместимости со старыми

приложениями, где то описываются дополнительные возможности, которые не встречаются у группы Пользователи. Официальной информации от Майкрософт найти не удалось. Хотелось бы разобраться в этом вопросе.

[конспект админа] Меньше администраторов всем

Время на прочтение

7 мин

Количество просмотров 71K

Продолжим про безопасность операционных систем – на этот раз «жертвой» станет MS Windows и принцип предоставления минимальных прав для задач системного администрирования.

Сотрудникам, ответственным за определенные серверы и рабочие станции совсем не обязательно выдавать права «администратор домена». Хоть не по злому умыслу, по ошибке, но это может подпортить всем жизнь, а то и стоить чьих-то выходных. Под катом детально разберем принцип предоставления минимальных прав как одну из технологий предоставления минимальных прав.

Ограниченные группы

В качестве примера из практики могу привести грустную историю со счастливым концом. В организации исторически сложилось, что сервер печати находился на контроллере домена. В один прекрасный момент сотруднику отдела IT понадобилось перепрошить принтер, что он и проделал, запустив китайскую утилиту на сервере. Принтер заработал, но вот утилита в процессе перепрошивки перевела время на несколько лет назад. Active directory не очень любит путешественников во времени, и контроллер домена благополучно отправился в «захоронение» (tombstone).

Инцидент добавил седых волос, но второй контроллер домена спас ситуацию: роли FSMO перевели на него, а путешественника во времени повторно сделали контроллером домена. С тех пор в компании права «администратора домена» нужно заслужить.

Для профилактики подобных ситуаций неплохо будет выдавать желающим ровно столько прав, сколько нужно: если нужно администрировать только рабочие станции, достаточно выдать права только на компьютеры пользователей.

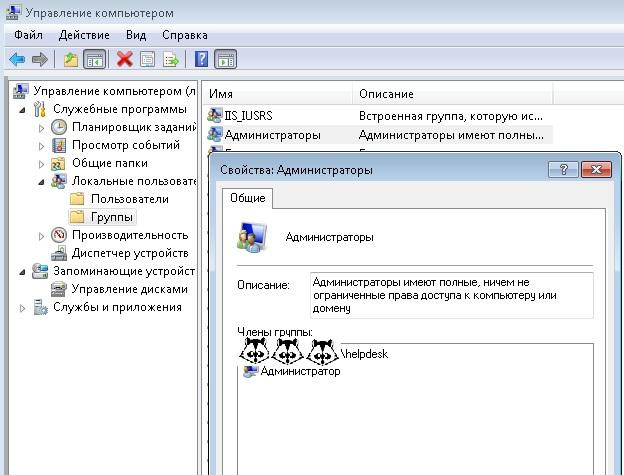

Когда компьютеров немного, включить доменную группу безопасности «helpdesk» в локальную группу «администраторы» можно и руками. А вот на большом объеме приходят на помощь групповые политики. Удобных способов два.

Первый способ: через Группы с ограниченным доступом (Restricted groups), расположенные в групповых политиках по адресу Конфигурация компьютера – Политики – Параметры безопасности.

Расположение политик Restricted groups.

Далее нужно создать группу «Администраторы» и добавить в нее нужную группу. Есть только один нюанс – если сделать именно так, то из локальной группы «Администраторы» исчезнут все, кроме встроенного администратора и самой группы. Даже Domain Admins:

Добавляем группу «Администраторы», в которую добавляем группу helpdesk.

И получаем локальную группу «Администраторы» без Domain admins.

Конечно, эту возможность можно использовать и во благо – зачистить локальные группы от лишних участников. Если же хочется избежать такой зачистки, то можно создать в «Группах ограниченного доступа» доменную группу и ее же назначить входящей в группу «Администраторы»:

При такой настройке локальная группа «Администраторы» не будет зачищена.

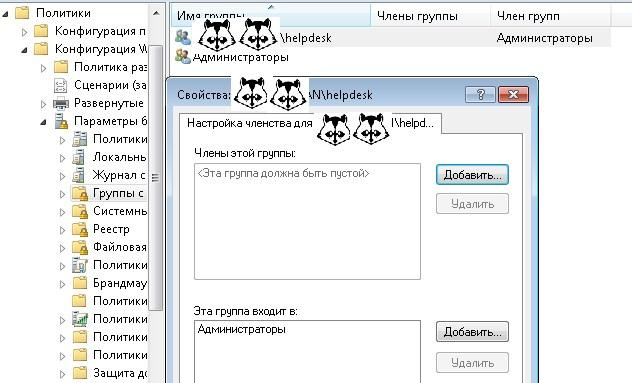

Вторым способом является настройка Предпочтения Групповых Политик (Group Policy Preference, далее – GPP). Искать следует в Конфигурации компьютера – Настройка – Локальные пользователи и группы.

Настройка группы безопасности через GPP.

Как и все настройки в GPP, эта проще в понимании и с более дружелюбным интерфейсом. Но если у вас в инфраструктуре присутствуют не обновленные Windows XP или даже Windows 2000, то остается только первый вариант.

Таким же способом можно дать права и на определенные серверы нужным сотрудникам. Например, дать права группе разработчиков на тестовый стенд.

Использование встроенных групп безопасности

Конечно, сотрудников отдела IT и системные учетные записи (например, под которыми выполняются задачи резервного копирования) проще сразу включить в группу «Enterprise Admins» и не знать горя.

Но из соображений безопасности лучше так не делать. В Windows существует набор встроенных учетных записей с набором типовых прав. Группы немного различаются для компьютера и для домена, а также ряд сервисов привносит свои группы.

Под спойлером предлагаю ознакомится с набором основных групп безопасности.

| Группа | Описание |

| Администраторы | Полные права на систему. |

| Пользователи | Возможность пользоваться без изменения системных параметров и без записи в системные разделы. Фактически пользователь – полноценный хозяин только в папке своего профиля. |

| Операторы архива | Группа, предназначенная для выполнения резервного копирования и восстановления. Участники группы могут завершать работу системы на серверах и переопределять права доступа в целях резервного копирования. |

| Опытные пользователи | Участники этой группы могут администрировать локальные учетные записи и группы (кроме администраторов), создавать сетевые ресурсы и управлять доступом на них, менять NTFS ACL (кроме смены владельца папки). |

| Пользователи удаленного рабочего стола | Членство дает возможность подключаться к компьютеру по RDP |

| Операторы печати | Операторы могут устанавливать и удалять принтеры, изменять их драйвера и настройки, останавливать и чистить очередь печати. |

| Операторы настройки сети | Могут менять настройки сетевых интерфейсов. Это полезная группа на случай если нужно переназначать получение адреса сетевой картой с автоматического на статическое. Мобильные пользователи скажут спасибо, если добавить их в эту группу. |

| Операторы учета | Пользователи в этой группе могут создавать/удалять/редактировать/перемещать учетные записи в Active Directory. Удобно дать эти права для сервиса, автоматически заводящего учетки сотрудников после приема на работу. |

Познакомиться со всеми группами и более полным описанием можно в официальной документации.

Если стандартных групп не хватает, то Windows позволяет настроить права доступа более тонко. Например, выдать отдельной группе пользователей право менять время или возможность принудительно завершать работу сервера по сети. Для этого существует механизм «назначение прав пользователей». Искать можно в локальной политике безопасности – secpol.msc или в групповой политике по адресу Конфигурация компьютера – Конфигурация Windows – Параметры безопасности – Локальные политики – Назначение прав пользователя.

Настройка прав доступа через групповые политики.

Использовать эту настройку я рекомендую в крайних случаях, и ее обязательно надо документировать. Помните о том, что когда-нибудь вас кто-то сменит и будет разбираться, почему работает так, а не иначе.

Вообще лучше всегда все документировать. Представьте ситуацию, что вы уволились из организации и вместо вас пришел человек с улицы. Поставьте себя на место этого человека. Если начал дергаться глаз или зашевелились волосы – посвятите время написанию документации. Пожалуйста!

Существует еще один хороший метод ограничения доступа к объектам – делегирование. Про эту технологию на Хабре уже писали, поэтому я лишь добавлю, что с помощью делегирования удобно выдаются права для ввода нового компьютера в домен.

Все эти технологии довольно давно существуют в системах Windows. С появлением Windows 10\2016 появилась еще одна интересная возможность ограничить учетные записи – речь о ней пойдет далее.

Достаточно администрирования

Just Enough Administration (JEA) – технология предоставления доступа к командлетам PowerShell. Работает на операционных системах вплоть до Windows 7 при установке Windows Management Framework 5.1 (правда, в самых старых операционных системах поддержка ограничена). Работа производится через так называемые «виртуальные аккаунты» и специально подготовленные файлы конфигурации. Примером использования JEA является выдача ограниченных прав на управление определенными виртуальными машинами – например, для ваших разработчиков.

Подробнее про JEA можно почитать в официальной документации, поэтому разберем конкретный пример предоставления возможности перезапуска виртуальной машины.

Сначала нам нужно разрешить удаленное подключение к серверу с помощью командлета Enable-PSRemoting, а заодно убедимся, что у нас Windows Management Framework нужной версии при помощи командлета $PSVersionTable.PSVersion.

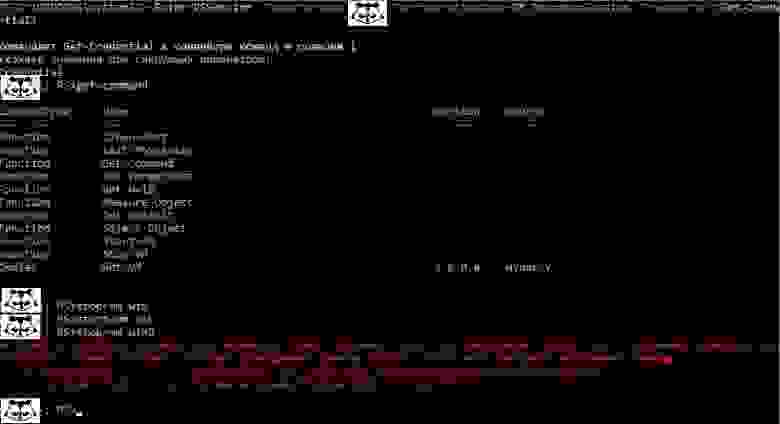

Проверка версии и разрешение удаленных подключений при помощи PS.

Создадим группу безопасности и специального пользователя:

$VMOperatorGroup = New-ADGroup -Name "VM-operators" -GroupScope DomainLocal -PassThru

$OperatorUser = New-ADUser -Name "VMOperator" -AccountPassword (ConvertTo-SecureString 'P@ssword1' -AsPlainText -Force) -PassThru

Enable-ADAccount -Identity $OperatorUser

Add-ADGroupMember -Identity $VMOperatorGroup -Members $OperatorUserТеперь создадим нужные для работы конфигурационные файлы и папки. Сначала общие:

New-Item -Path "C:\Program Files\WindowsPowerShell\Modules\Demo_Module" -ItemType Directory

New-ModuleManifest -Path "C:\Program Files\WindowsPowerShell\Modules\Demo_Module\Demo_Module.psd1"

New-Item -Path "C:\Program Files\WindowsPowerShell\Modules\Demo_Module\RoleCapabilities" -ItemType DirectoryА затем создадим конкретный файл конфигурации для нашего оператора виртуальной машины с именем win. Для примера разрешим запуск и остановку виртуальной машины:

$VMRoleCapabilityParams = @{

Author = 'Сервер Молл'

Description = 'VM Role Capability File'

CompanyName = 'ServerMall'

VisibleCmdlets= 'Get-VM',

@{ Name='Start-VM'; Parameters=@{ Name='Name'; ValidateSet='win' } },

@{ Name = 'Stop-VM'; Parameters = @{ Name = 'Name'; ValidateSet = 'win'}}

New-PSRoleCapabilityFile -Path "$ENV:ProgramFiles\WindowsPowerShell\Modules\Demo_Module\RoleCapabilities\VMRoleCapability.psrc" @VMRoleCapabilityParamsТеперь необходимо подготовить файл сессии PowerShell:

$NonAdministrator = "DOMAIN\VM-win-Operators"

$ConfParams = @{

SessionType = 'RestrictedRemoteServer'

RunAsVirtualAccount = $true

RoleDefinitions = @{

$NonAdministrator = @{ RoleCapabilities = 'VMRoleCapability'}

}

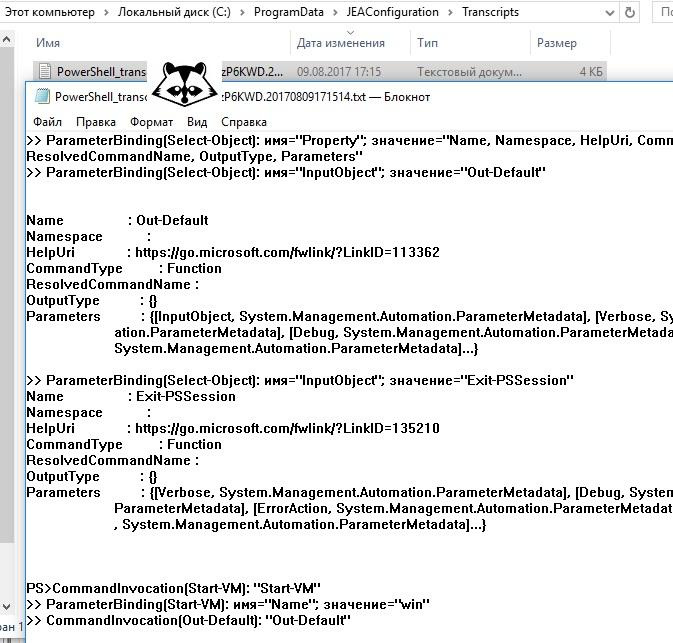

TranscriptDirectory = "$env:ProgramData\JEAConfiguration\Transcripts"

}

New-Item -Path "$env:ProgramData\JEAConfiguration" -ItemType Directory

$SessionName = 'VM_OperatorSession'

New-PSSessionConfigurationFile -Path "$env:ProgramData\JEAConfiguration\VM.pssc" @ConfParamsЗарегистрируем файл сессии:

Register-PSSessionConfiguration -Name 'VM_OperatorSession' -Path "$env:ProgramData\JEAConfiguration\VM.pssc"Теперь все готово для проверки. Попробуем подключиться к серверу с учетными данными созданного пользователя командлетом:

Enter-PSSession -ComputerName SERVERNAME -ConfigurationName VM_OperatorSession -Credential (Get-Credential)Проверим список доступных команд командой get-command и попробуем остановить нашу виртуальную машину win, а затем другую машину win2.

Доступ к серверу ограничен управлением одной виртуальной машиной.

Для облегчения создания файлов конфигурации сообществом была создана утилита под названием JEA Toolkit Helper, где графический интерфейс поможет создать файлы с необходимыми параметрами.

Интерфейс JEA Toolkit Helper.

При необходимости есть возможность через групповые политики включить аудит выполнения модулей по адресу Конфигурация компьютера – Административные шаблоны – Windows Powershell – Включить ведение журнала модулей. Тогда в журнале Windows будут отображаться записи о том что, где и когда.

Журнал выполнения PowerShell.

Альтернативой будет включение записи в файл. Также через групповые политики настраивается параметр «Включить транскрипции PowerShell». Путь можно задать как в самой политике (и тогда запись туда будет вестись для всех модулей), так и в файле конфигурации сессии JEA в параметре TranscriptDirectory.

Файловый журнал JEA.

С помощью делегирования, назначения прав и JEA можно добиться отказа от использования учетных записей с администраторскими правами в повседневной работе. В конце-концов, к UAC в Windows ведь тоже привыкли и не отключаем просто потому, что «заткнись, я и так знаю что мне делать со своими файлами!».

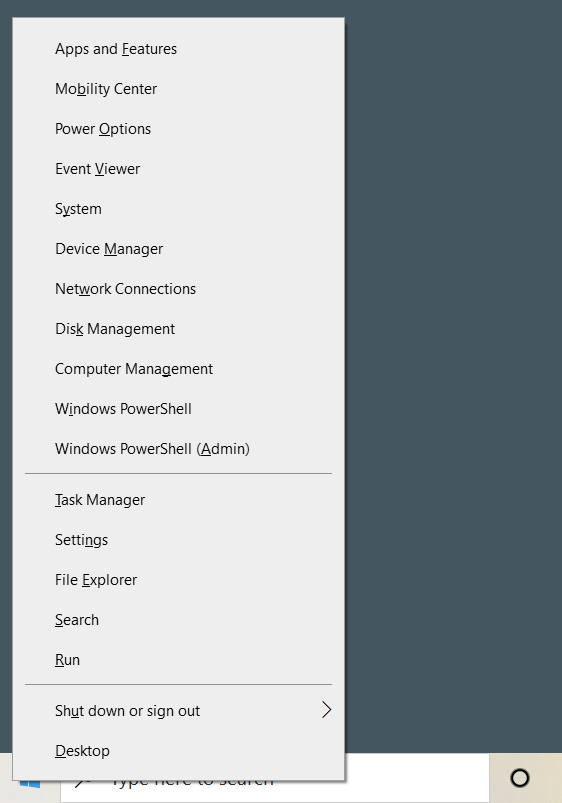

The windows power user menu often called the WinX menu is the menu that gives easy access to the more advanced and most frequently used features in a windows operating system. This is extremely useful but hidden on the desktop. Let’s discuss what it is and how to find it.

What Is actually Windows Power User Menu?

The Windows 10 Power User menu provides easy access to some of the Windows 10s more advanced and regularly used features. The Power User menu contains 18 different options heading to different features.

Here’s a list of menus on the Power User menu provided by default. You can use them with a shortcut key (Showed in brackets) to launch that program from the menu list.

- Apps and Features (F): This will open an Apps & Features in the Settings app.

- Mobility Center (B): This Windows Mobility Center allows you to adjust brightness, audio, battery settings, etc.

- Power Options (O): This is the Power & Sleep Settings where you can set the time when your screen will turn off and sleep mode time.

- Event Viewer (V): In this menu, you will see a log of app and system messages.

- System: This option shows the system information of your PC in the Settings app.

- Device Manager (M): This heads to the Device Manager, which allows you to configure and troubleshoot your PC hardware.

- Network Status(W): The option of network status information lets you see the properties of connected Wi-Fi and some other advanced network settings.

- Disk Management (K): This Opens Disk Management, which shows all the information about HDD & SSD on your PC. From here you can also create partitions in your drives.

- Computer Management (G): From here you can access the Computer Management menu, a feature that contains admin tools like Event Viewer, Task Scheduler and Disk Management.

- Windows PowerShell (I): It Launches the Windows PowerShell.

- Windows PowerShell Admin (A): It also Launches PowerShell but as in administrative privilege.

- Task Manager (T): Task Manager displays resource usage and running process statistics.

- Settings (N): Opens the Windows Settings.

- File Explorer (E): You can open the Windows File Explorer from here.

- Search (S): Windows Search from taskbar can be opened by simply pressing ‘S’ and it will place the cursor in the Search bar.

- Run (R): This opens the Run box, where you can run programs and commands with administrative privileges.

- Shut Down or Sign Out: First, press U, then press I to Sign Out, S to Sleep, U to Shut Down, or R to Restart.

- Desktop (D): From this option, you can minimize everything and directly land on the desktop.

You can also customize options on the windows power menu, but that will requires changes to the Windows Registry.

Till this, you might get the power of power user menu lets to find how open the power menu.

How to Open the Power User Menu?

To open this legendary power menu, there are two ways:

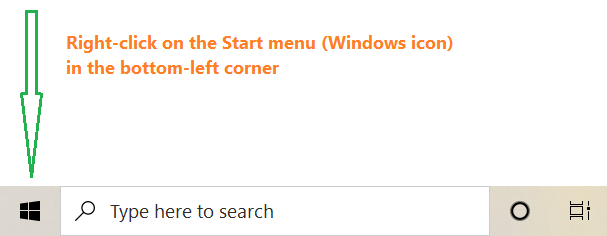

1. First is by Right-clicking on the Start menu (Windows Icon) in the bottom-left corner of the taskbar.

Open by Right-clicking on the Start menu

2. Another is using keyboard Shortcut which is a combination of Windows Key + X.

And then, The Power User menu will open as shown below. You can use them as you need by selecting.

Power User Menu

So this is all about the Power User menu and how to access it. Microsoft is known for hiding cool features in its Windows OS, and the Power User menu is one of them. You can also read about another interesting hidden feature of windows, “The God Mode“.

Last Updated :

21 Aug, 2021

Like Article

Save Article

Содержание

- 1 Какие права есть у опытных пользователей?

- 2 Каковы примеры опытных пользователей?

- 3 Есть ли у Windows 10 опытные пользователи?

- 4 Какова цель группы опытных пользователей в Windows 7 и более поздних версиях?

- 5 Как сделать пользователя опытным?

- 6 Могут ли опытные пользователи запускать и останавливать службы?

- 7 В чем разница между опытным пользователем и администратором?

- 8 Что такое стандартный пользователь?

- 9 Что такое опытный пользователь телефона?

- 10 Как мне создать опытного пользователя в Windows 10?

- 11 Как запустить EXE-файлы без прав администратора Windows 10?

- 12 Что такое доступ опытных пользователей?

- 13 Какова цель группы опытных пользователей в виклете Windows 7 и более поздних версий?

- 14 Есть ли у опытных пользователей доступ по протоколу RDP?

- 15 Что из перечисленного является группой по умолчанию в Windows 10?

Какие права есть у опытных пользователей?

Группа опытных пользователей может устанавливать программное обеспечение, управлять параметрами питания и часового пояса, а также устанавливать элементы управления ActiveX — действия, которые запрещены ограниченным пользователям.

Каковы примеры опытных пользователей?

К опытным пользователям относятся профессионалы в области редактирования видео, высококлассные графические дизайнеры, продюсеры аудио и те, кто использует свои компьютеры для научных исследований. Профессиональные геймеры (да, такие есть) тоже попадают в эту категорию.

Вы опытный пользователь, значит, знаете о меню опытного пользователя в Windows 10, верно? Тот, который появляется, когда вы щелкаете правой кнопкой мыши по кнопке Пуск или нажимаете Windows + X.

Какова цель группы опытных пользователей в Windows 7 и более поздних версиях?

Группа опытных пользователей в предыдущих версиях Windows была разработана для предоставления пользователям определенных прав администратора и разрешений на выполнение общих системных задач. В этой версии Windows стандартные учетные записи пользователей по своей сути имеют возможность выполнять наиболее распространенные задачи настройки, такие как изменение часовых поясов.

Как сделать пользователя опытным?

Чтобы создать опытного пользователя, нажмите кнопку «плюс» в правом верхнем углу, затем выберите «Новый опытный пользователь». В открывшейся правой панели выберите пользователей, которых вы хотите определить как опытных пользователей, и нажмите «Подтвердить».

Могут ли опытные пользователи запускать и останавливать службы?

По умолчанию только члены группы администраторов могут запускать, останавливать, приостанавливать, возобновлять или перезапускать службу. В этой статье описаны методы, которые можно использовать для предоставления пользователям соответствующих прав на управление службами.

В чем разница между опытным пользователем и администратором?

Опытные пользователи не имеют права добавлять себя в группу администраторов. Опытные пользователи не имеют доступа к данным других пользователей на томе NTFS, если эти пользователи не предоставят им разрешение.

Что такое стандартный пользователь?

Интерактивная учетная запись — стандартная учетная запись пользователя

Обычная учетная запись пользователя для человека также называется интерактивной учетной записью или стандартной учетной записью пользователя. Таких пользователей обычно можно использовать для входа в систему с паролем и для запуска программ на компьютере.

Что такое опытный пользователь телефона?

Опытный пользователь: настраивает свой телефон / использует его достаточно, когда время автономной работы составляет приблизительно SoT / использует Custom Rom или Xposed / много установленных приложений. Легкое использование: срок службы батареи превышает SoT, телефон не настраивается, установлено несколько приложений. Если по крайней мере двое из категории опытных пользователей верны вам, я бы сказал, что вы опытный пользователь.

Как мне создать опытного пользователя в Windows 10?

Как изменить тип учетной записи пользователя с помощью настроек

- Открыть настройки.

- Щелкните «Учетные записи».

- Щелкните Семья и другие пользователи.

- В разделе «Ваша семья» или «Другие пользователи» выберите учетную запись пользователя.

- Нажмите кнопку Изменить тип учетной записи. …

- Выберите тип учетной записи «Администратор» или «Стандартный пользователь». …

- Щелкните кнопку ОК.

Как запустить EXE-файлы без прав администратора Windows 10?

Вот шаги.

- Загрузите программное обеспечение, скажем Steam, которое вы хотите установить на ПК с Windows 10. …

- Создайте новую папку на рабочем столе и перетащите в нее установщик программного обеспечения. …

- Откройте папку и щелкните правой кнопкой мыши> Создать> Текстовый документ.

- Откройте только что созданный текстовый файл и напишите этот код:

25 мар. 2020 г.

Что такое доступ опытных пользователей?

С помощью IAM вы можете устанавливать разрешения на основе предоставленных AWS шаблонов политик, таких как «Доступ администратора», который обеспечивает полный доступ ко всем ресурсам и сервисам AWS, «Доступ опытных пользователей», который обеспечивает полный доступ ко всем ресурсам и сервисам AWS, но не разрешает доступ к управлению пользователи и группы, или даже «Только для чтения …

Какова цель группы опытных пользователей в виклете Windows 7 и более поздних версий?

Какова цель группы опытных пользователей в Windows 7 и более поздних версиях? Обратная совместимость с устаревшими операционными системами и приложениями. Техник настраивает компьютеры Windows в сети для печати на принтере, который напрямую подключен к сети через кабель UTP.

Есть ли у опытных пользователей доступ по протоколу RDP?

У меня простой вопрос о разнице между людьми из группы «опытные пользователи» и людьми из группы «пользователи удаленного рабочего стола». Обе группы дают вам возможность подключаться к серверу по протоколу RDP. Таким образом, пользователи удаленного рабочего стола, по-видимому, являются частью группы опытных пользователей.

Что из перечисленного является группой по умолчанию в Windows 10?

По умолчанию единственным членом является группа «Пользователи домена». Операторы печати могут управлять принтерами и очередями документов. Они также могут управлять объектами принтеров Active Directory в домене. Члены этой группы могут локально входить в систему и выключать контроллеры домена в домене.

Windows предусматривает возможность работы за одним ПК сразу несколько человек, причем каждый из пользователей может иметь разные права доступа. Кто-то имеет возможность менять настройки сети, пользоваться удаленным доступом, другой будет лишен таких привилегий. Все зависит от того, в какую группу входят эти люди.

Чтобы регулировать возможности разной категории пользователей, необходимы специальные группы Windows. Они нужны для настройки прав доступа к конкретным возможностям системы.

Изменение прав доступа

Чтобы изменять права доступа пользователей, в Windows предусмотрено 2 инструмента. Это консоль Управление компьютером и Редактор локальной групповой политики. С их помощью вы можете добавлять пользователей в ту или иную группу, а также исключать их оттуда.

Для добавления пользователя через Управление компьютером необходимо выполнить определенную последовательность операций. Сначала кликните правой кнопкой мыши по значку Мой компьютер. Затем выберите Управление/Локальные пользователи и группы/Группы. Далее выберите необходимую группу и откройте ее. После этого откроется окно, в котором вам следует выбрать «Добавить». В следующем окне, которое появится, задайте имя пользователя для включения в эту группу. При необходимости вы можете воспользоваться функцией «Проверить имена». Выбрав одного или нескольких пользователей, нажмите ОК.

Если вы хотите удалить пользователя из группы, делать нужно практически то же самое. Только вместо пункта «Добавить» вам надо будет нажать на «Удалить».

Для изменения прав доступа через Редактор локальной групповой политики вам нужно сначала открыть его через меню «Выполнить». Нужный вам файл называется gpedit.msc. Далее выбирайте Конфигурация компьютера/Конфигурация Windows/Параметры безопасности/Локальные политики/Назначение прав пользователей. Выберите подходящую вам политику с правами доступа, нажмите «Добавить» и «Задать имя пользователя». Сам процесс добавления и удаления пользователя происходит по аналогии с такими же действиями через Управление компьютером.

Между двумя способами настроек прав доступа существует заметная разница. Консоль дает обширные права и запреты. Здесь даются общие положения, а мельчайшие тонкости и детали не учитываются. Локальные политики работают по иному принципу. Пользователь может настроить права доступа с учетом каждой мелочи. Например, это может быть даже возможность изменения времени и часового пояса. Получается, что пользователь может выбрать любой из двух подходов, которые являются совершенно разными. Это дает определенную вариативность в настройках.

Список групп

Приведем список основных групп пользователей Windows. Сюда могут быть включены и другие группы, но мы ограничимся приведенным ниже перечнем.

- Администраторы. Сюда входят пользователи, которые не имеют ограничений доступа.

- Операторы архива. Эта категория пользователей может создавать резервные копии даже тех объектов, доступа к котором не имеет.

- Опытные пользователи. Группа не играет какой-либо существенной роли. Используется только для совместимости с предыдущими версиями.

- Пользователи системного монитора. Системный монитор позволяет следить за тем, как используются различные ресурсы ПК. Члены этой группы получают доступ к данному инструменту. Однако права пользованием в этом случае несколько ограничены.

- Операторы настройки сети. Эта категория пользователей может изменять параметры TCP/IP.

- Пользователи удаленного рабочего стола. Эти люди могут входить в вашу систему через удаленный доступ.

- Пользователи журналов производительности. Здесь участники получают более полные права пользования Системным монитором.

- Пользователи DCOM. Пользователи получают возможность управлять объектами, находящимися на различных компьютерах сети, входящих в эту модель.

- Криптографические операторы. Пользователи могут выполнять данные операции.

- Читатели журнала событий. Суть этой группы хорошо понятна из названия.

Это основные группы, которые могут встречаться практически на всех ПК с операционной системой Windows. Однако этих групп может быть гораздо больше. Часто можно встретить деление на группы Администраторы, Пользователи, Гости.

Учетная запись пользователя может входить в несколько групп. Создавать собственные группы, а также добавлять и удалять пользователей можно с помощью учетной записи администратора.