После того, как установлена роль Active Directory в домене windows server 2019, появляется возможность управления доменом. Далее необходимо создать пользователей, которые будут входить под учетными записями, группы и подразделения.

Как создать и удалить пользователя, группу и объект в домене

- Создание пользователя в домене

- Создание группы в домене

- Создание объекта в домене

- Удаление пользователя в домене

- Удаление группы в домене

- Удаление подразделения в домене

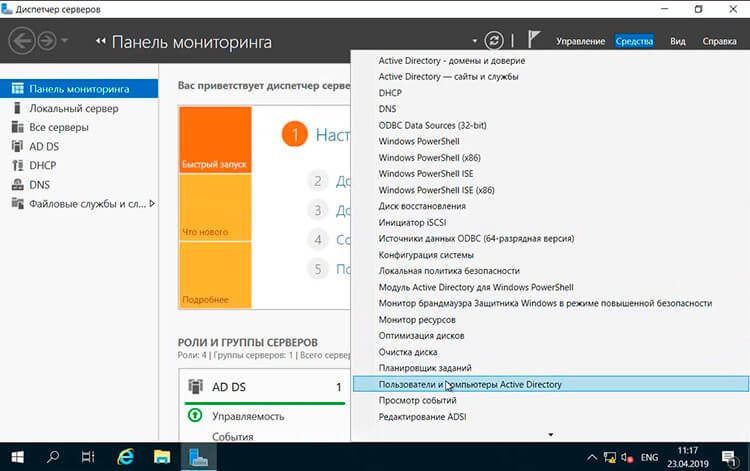

Для создания и удаления пользователя, группы и подразделения воспользуемся средством централизованного управления сервером — Диспетчер серверов. Далее выбираем «Пользователи и компьютеры Active Directory».

Создание пользователя в домене.

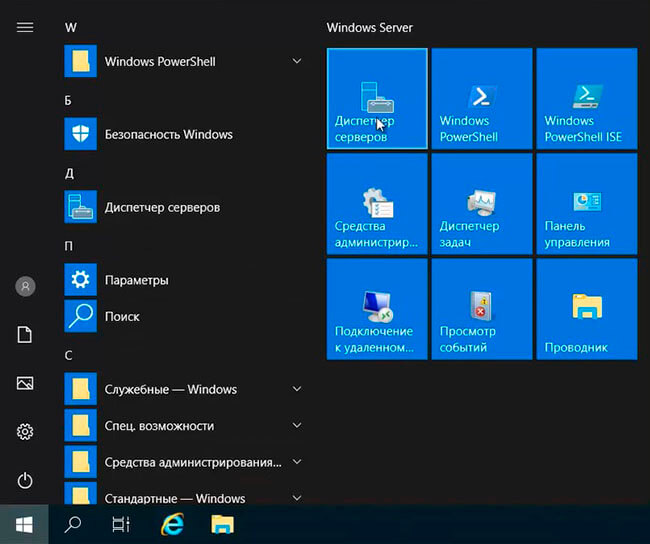

1. Нажимаем «Пуск«, далее выбираем «Диспетчер серверов«.

2. В новом окне нажимаем «Средства«, в открывшемся списке выбираем «Пользователи и компьютеры Active Directory«.

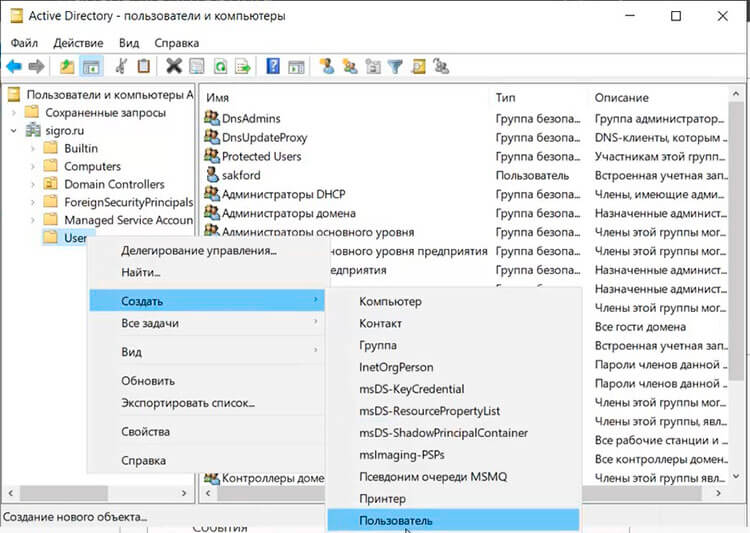

3. Далее нажимаем правой клавишей на «User«, далее «Создать» — «Пользователь«.

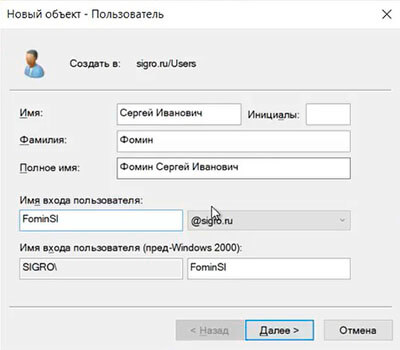

4. Заполняем необходимые поля для создания пользователя (Имя, Фамилия, Имя входа пользователя). «Полное имя» заполнится автоматически. Затем нажимаем «Далее«.

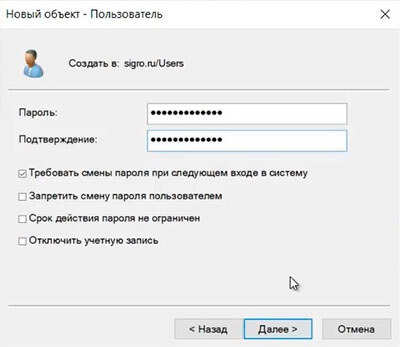

5. В следующем окне дважды набираем пароль для пользователя. Затем устанавливаем чекбокс на «Требовать смены пароля при следующем входе в систему«. Тогда при входе в систему пользователю будет предложено заменить текущий пароль. Нажимаем «Далее«.

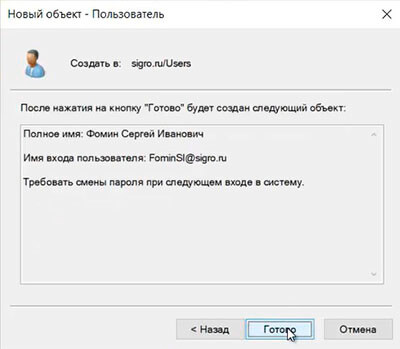

6. В новом окне смотрим сводную информацию по вновь созданному пользователю и нажимаем «Готово«. Будет создан новый пользователь.

Создание группы в домене

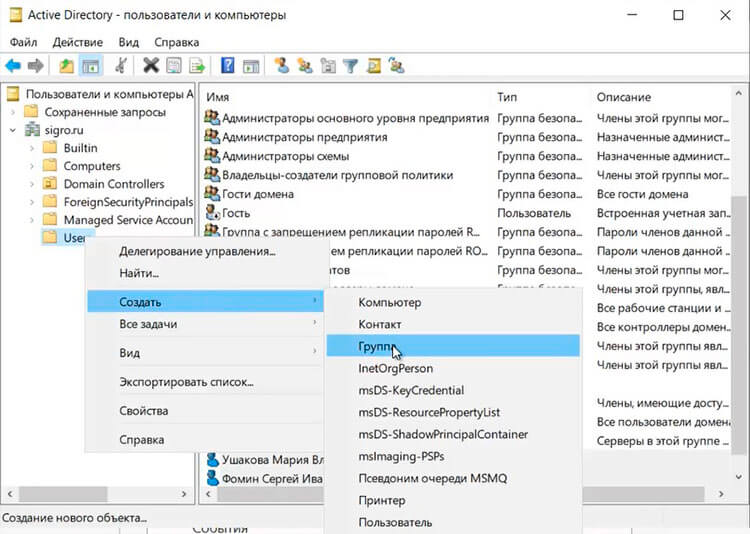

1. Для создания группы в домене, нажимаем правой клавишей мыши на «Users«, далее «Создать» — «Группа«.

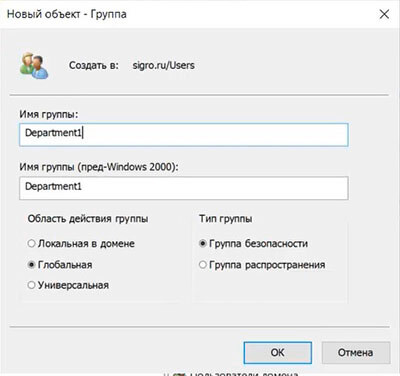

2. Задаем «Имя группы«, «Область действия группы» и «Тип группы«, далее нажимаем «ОК«. Будет создана группа.

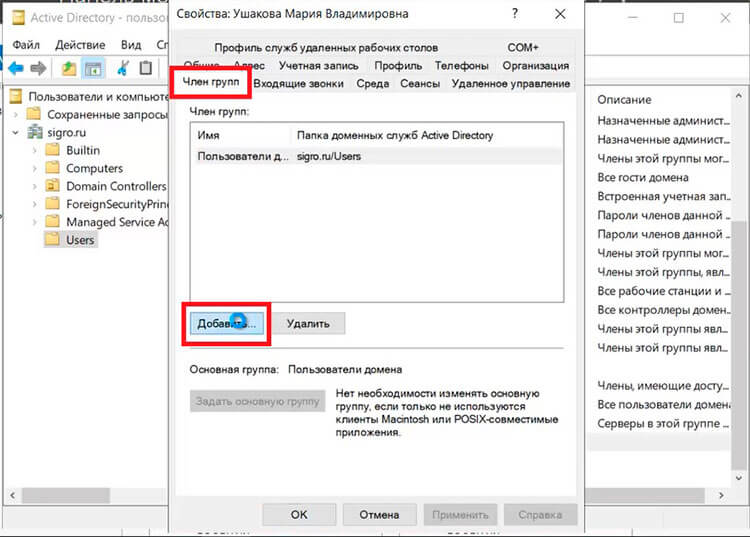

3. Для добавления пользователей в группу, открываем пользователя, выбираем вкладку «Член групп«, нажимаем кнопку «Добавить«.

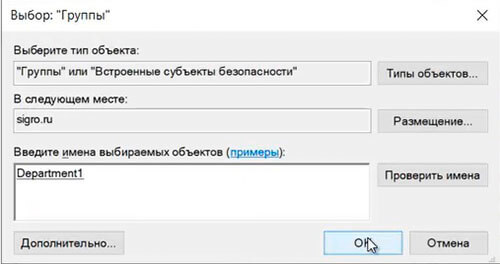

4. В новом окне вводим имя группы, в которую будет добавлен пользователь. Проверяем нажав кнопку «Проверить имена«, далее «ОК«.

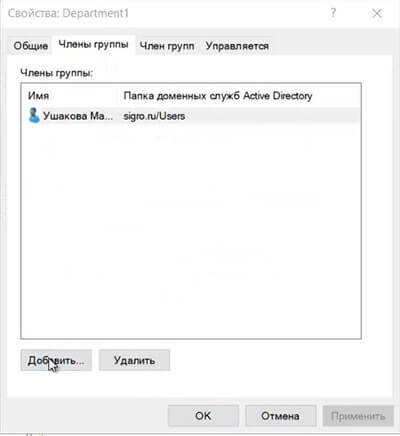

5. Также возможно добавить пользователя в группу, открыв нужную группу. Далее выбираем вкладку «Члены группы«. Нажимаем «Добавить«.

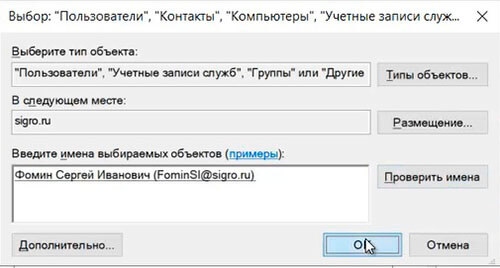

6. В новом окне вводим имена пользователей, которые будут добавлены в группу. Проверяем нажав клавишу «Проверить имена«, далее «ОК«.

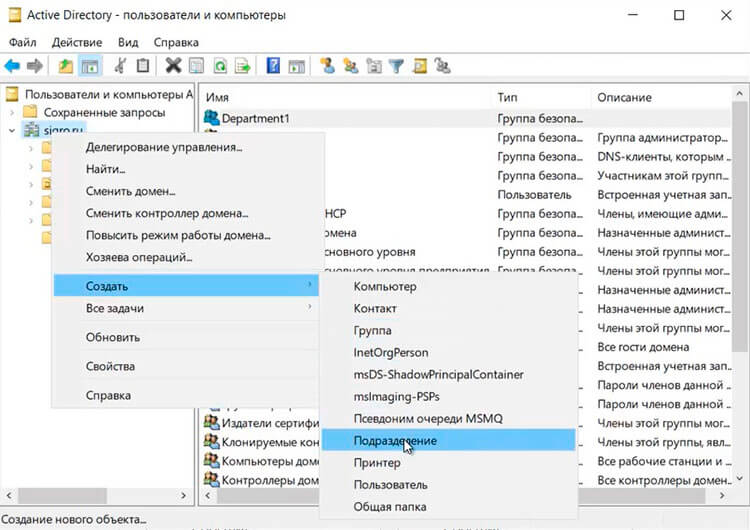

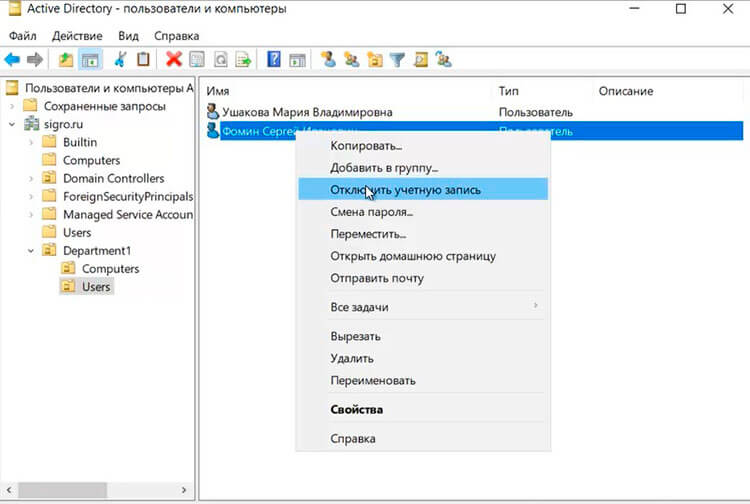

Добавление подразделения в домене

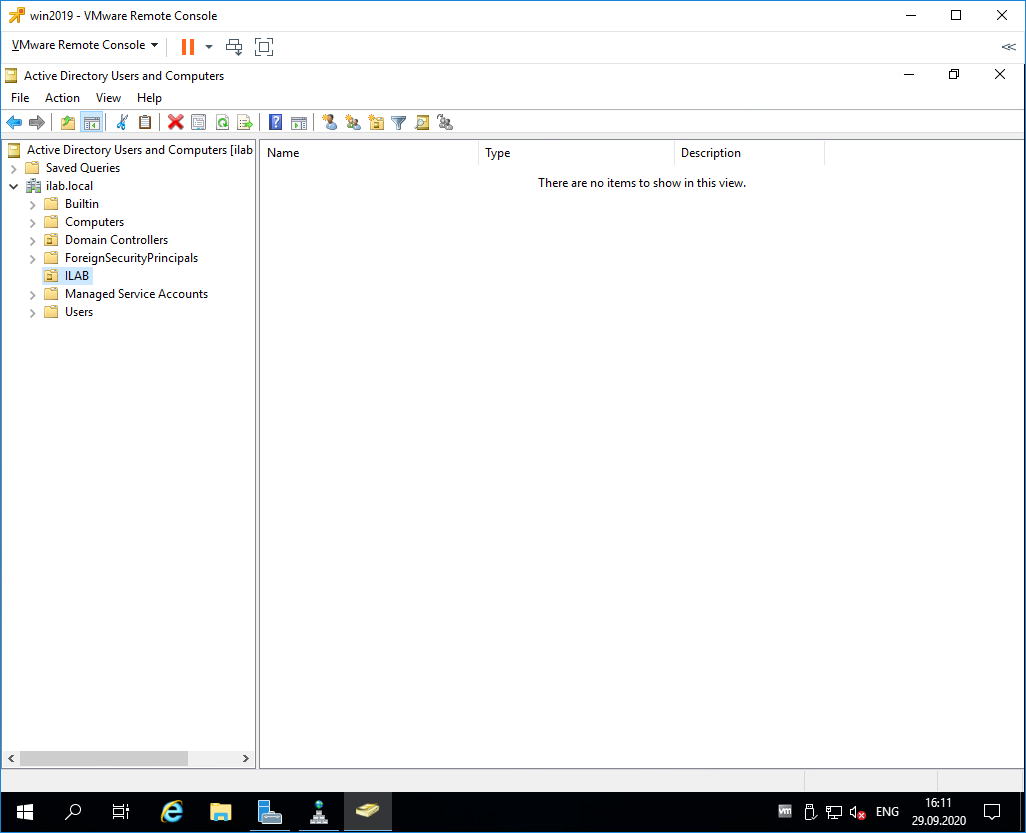

1. Для добавления подразделения в домене нажимаем правой клавишей мыши на домен, в появившемся меню «Создать» — «Подразделение«.

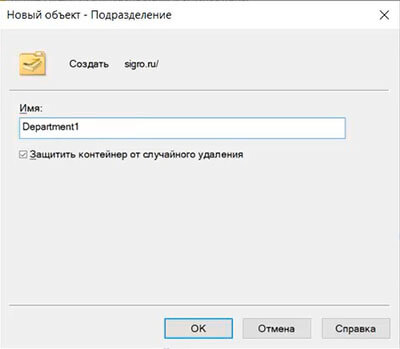

2. Задаём имя подразделения, далее «ОК«.

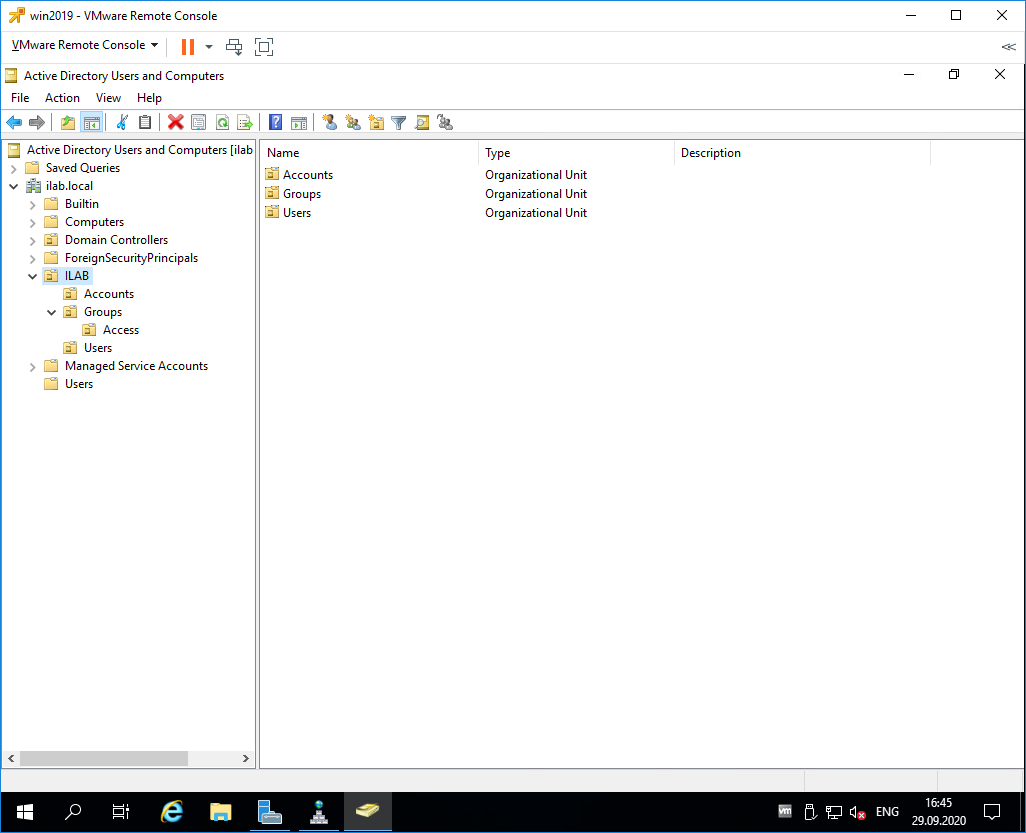

3. Если необходимо, в созданном подразделении создаём вложенные подразделения. Далее в созданные подразделения можно перенести или создать различные объекты (пользователи, компьютеры, группы).

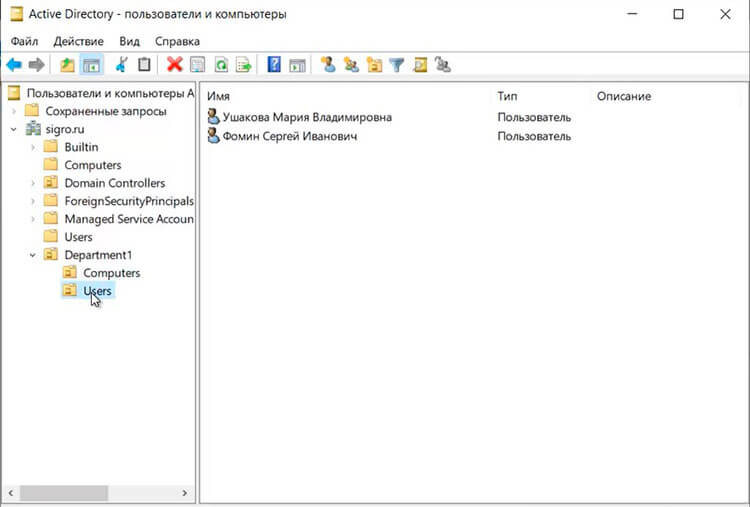

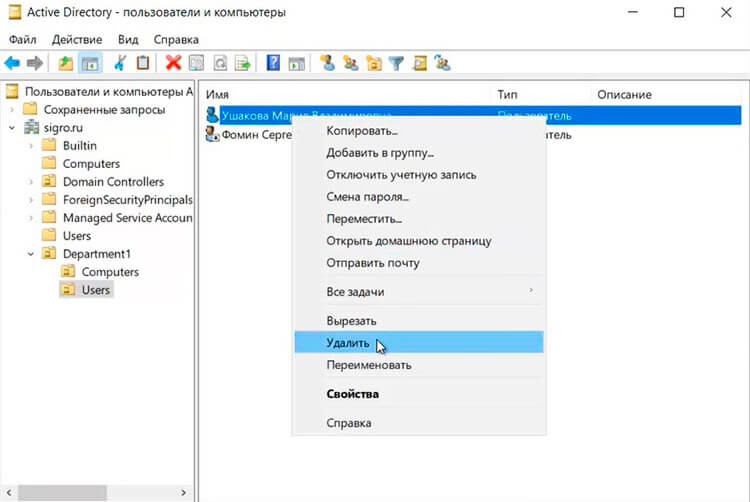

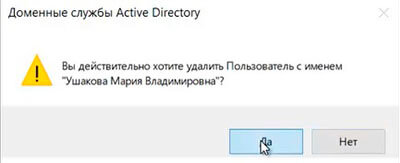

Удаление пользователя

1. Обычно сначала пользователя отключают и по истечении определенного промежутка времени удаляют. Для этого выбираем пользователя, правой клавишей мыши — «Отключить учетную запись«.

2. Для удаления выбирают необходимого пользователя, далее правой клавишей мыши — «Удалить«.

3. Появится предупреждение о том, что «Вы действительно хотите удалить Пользователь с именем…«. Нажимаем «Да» и выбранный пользователь будет удален из домена.

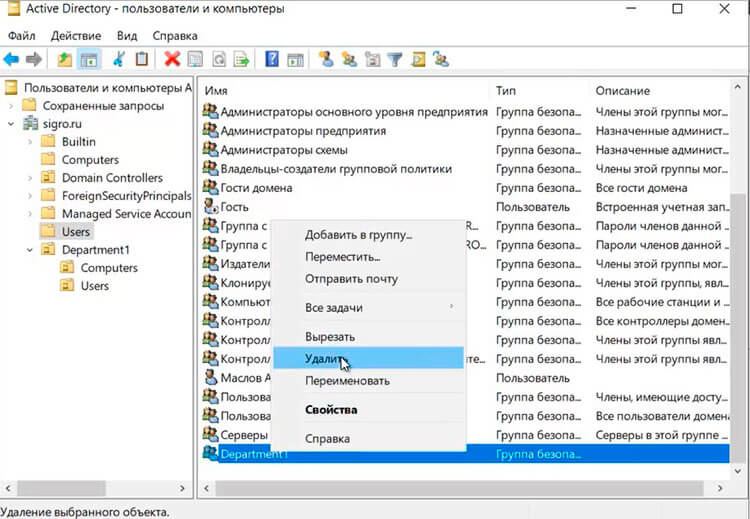

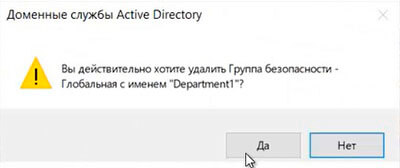

Удаление группы

1. Для удаления группы в домене выбираем нужную группу, нажимаем правой клавишей — «Удалить«.

2. Появится предупреждение о том, что «Вы действительно хотите удалить Группу безопасности….«. Нажимаем «Да«. Выбранная группа будет удалена из домена.

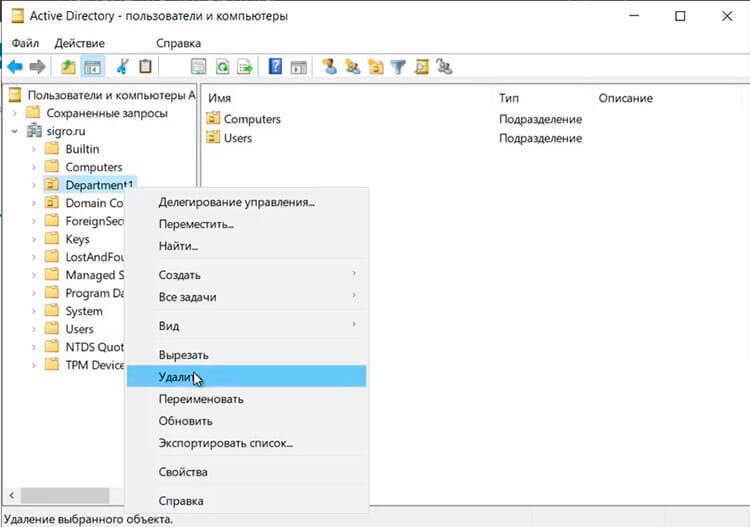

Удаление подразделения

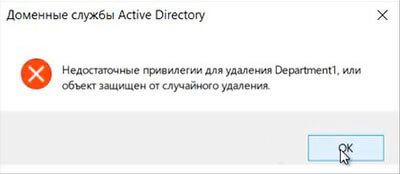

1. Перед тем, как удалять подразделение, необходимо снять защиту, которая не дает удалить объект от случайного удаления. Если попробовать просто удалить подразделение, то появится предупреждение — «Недостаточные привилегии для удаления Departmnet1, или объект защищен от случайного удаления«.

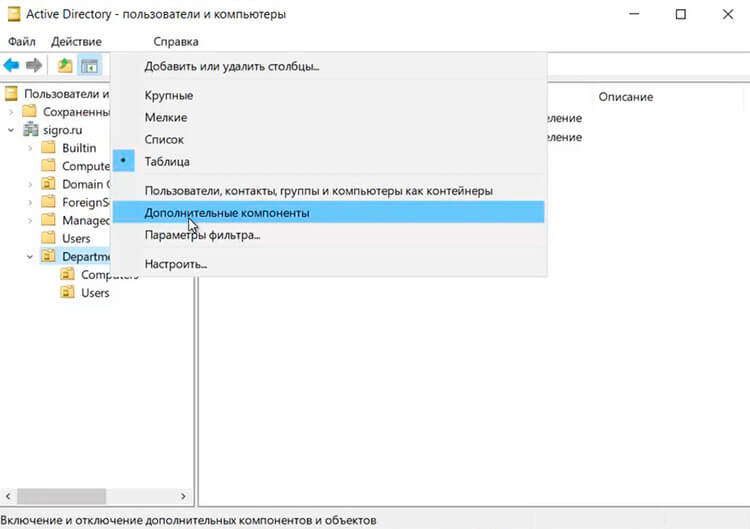

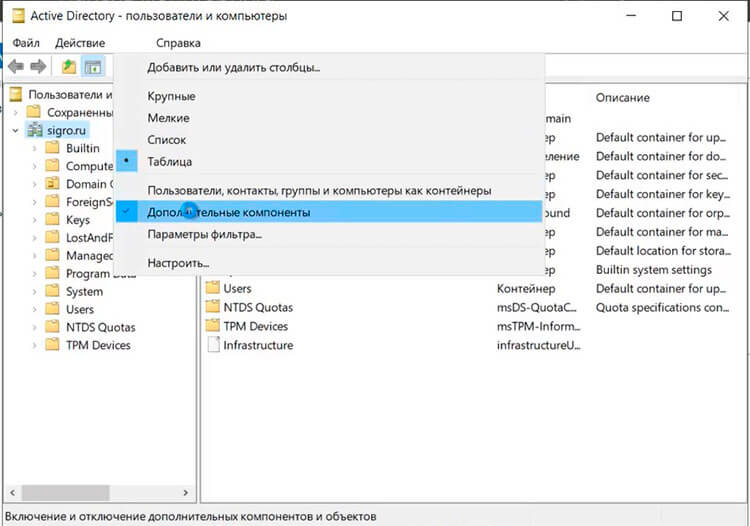

2. Для снятия защиты в меню «Вид» выбираем «Дополнительные компоненты«.

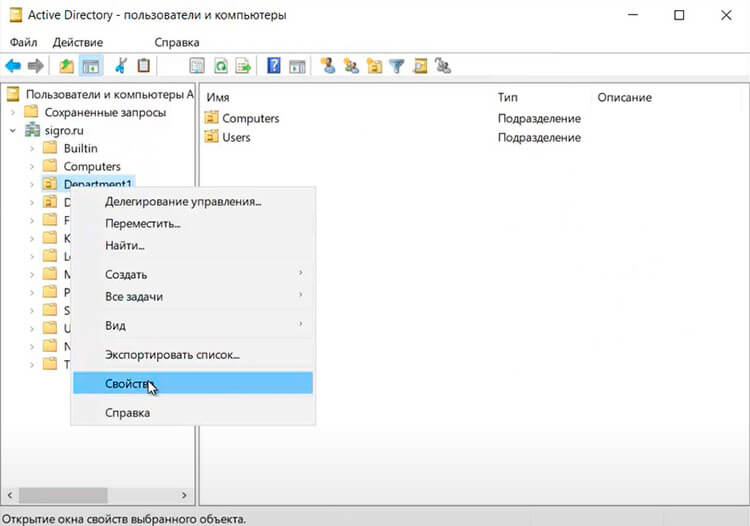

3. Далее выбираем подразделение (объект), которое хотим удалить. Правой клавишей мыши — «Свойства«.

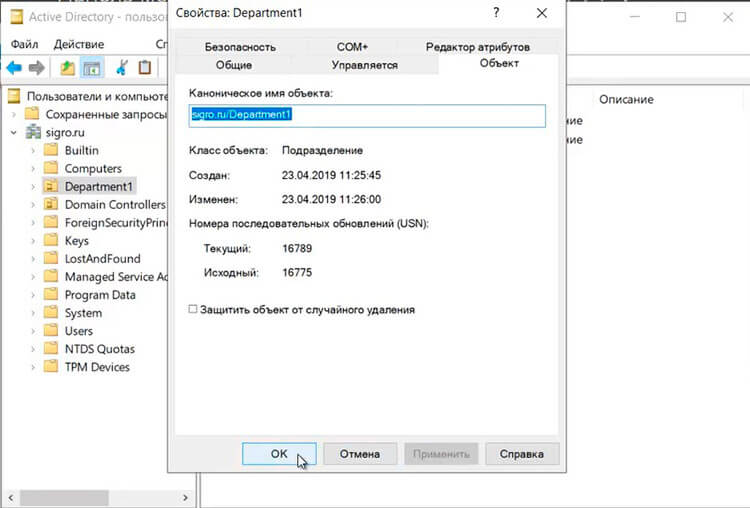

4. Выбираем вкладку «Объект«. Убираем чекбокс «Защитить объект от случайного удаления«, далее «ОК«.

5. Далее нажимаем правой клавишей мыши на выбранное подразделение — «Удалить«.

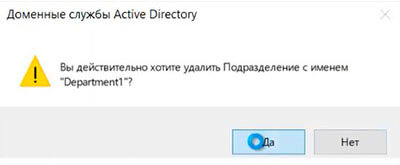

6. Появится предупреждение о том, что «Вы действительно хотите удалить Подразделение с именем….?«. Нажимаем «Да«. Если в выбранном объекте не будет других вложенных объектов, то подразделение будет удалено.

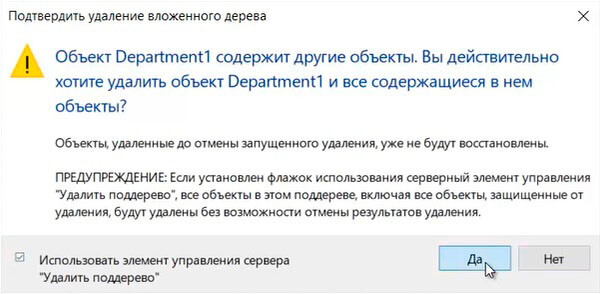

7. Если объект содержит другие объекты, то появится предупреждение «Объект Department1 содержит другие объекты. Вы действительно хотите удалить объект Department1 и все содержащиеся в нем объекты?«. Нажимаем «Да» и выбранный объект будет удален с вложенными объектами.

8. Далее в окне «Active Directory — пользователи и компьютеры» в меню «Вид» возвращаем галочку напротив «Дополнительные компоненты«.

Посмотреть видео о том, как создать или удалить пользователя, группу, объект в домене можно здесь:

- Windows server 2019 — установка и настройка WSUS, создание и настройка GPO

- Windows server 2019 — добавление и удаление компьютера в домене

- Windows server 2019 — переименование администратора домена, изменение формата выводимого имени пользователя

- Windows server 2019 — установка и настройка Active Directory, DNS, DHCP

- Windows server 2019 — установка и настройка сервера печати, разворачивание МФУ с помощью GPO

- Windows server 2019 — GPO изменение экранной заставки, отключение монитора, изменение политики паролей

{/source}

Время на прочтение

4 мин

Количество просмотров 45K

Одним из реально полезных нововведений в Windows Server 2019 является возможность вводить серверы, не делая Sysprep или чистую установку. Развернуть инфраструктуру на виртуальных серверах с Windows Server никогда еще не было так просто.

Сегодня поговорим о том, насколько же, оказывается, просто устанавливать и управлять Active Directory через Powershell.

Устанавливаем роль

RSAT или локальный сервер с GUI:

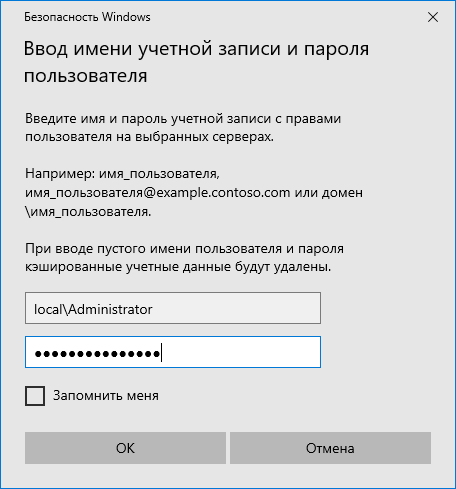

Сначала нужно добавить сервер в RSAT. Добавляется он на главной странице с помощью доменного имени или ip адреса. Убедитесь, что вы вводите логин в формате local\Administrator, иначе сервер не примет пароль.

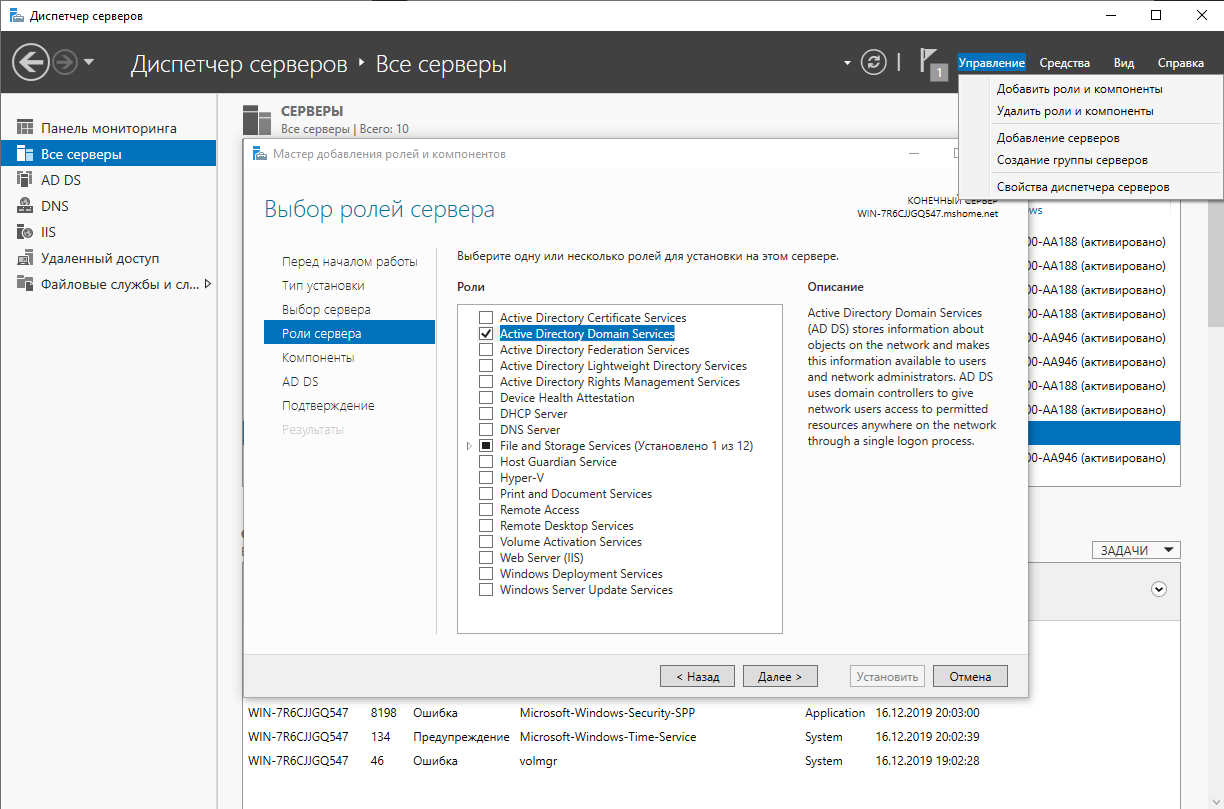

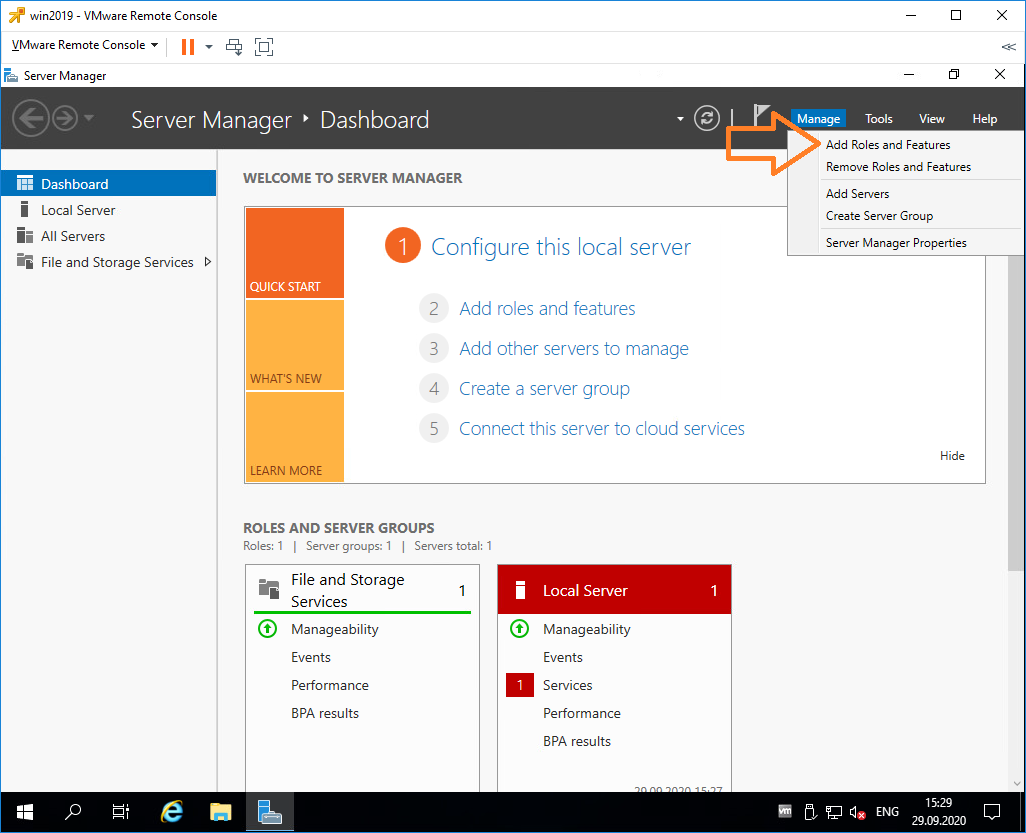

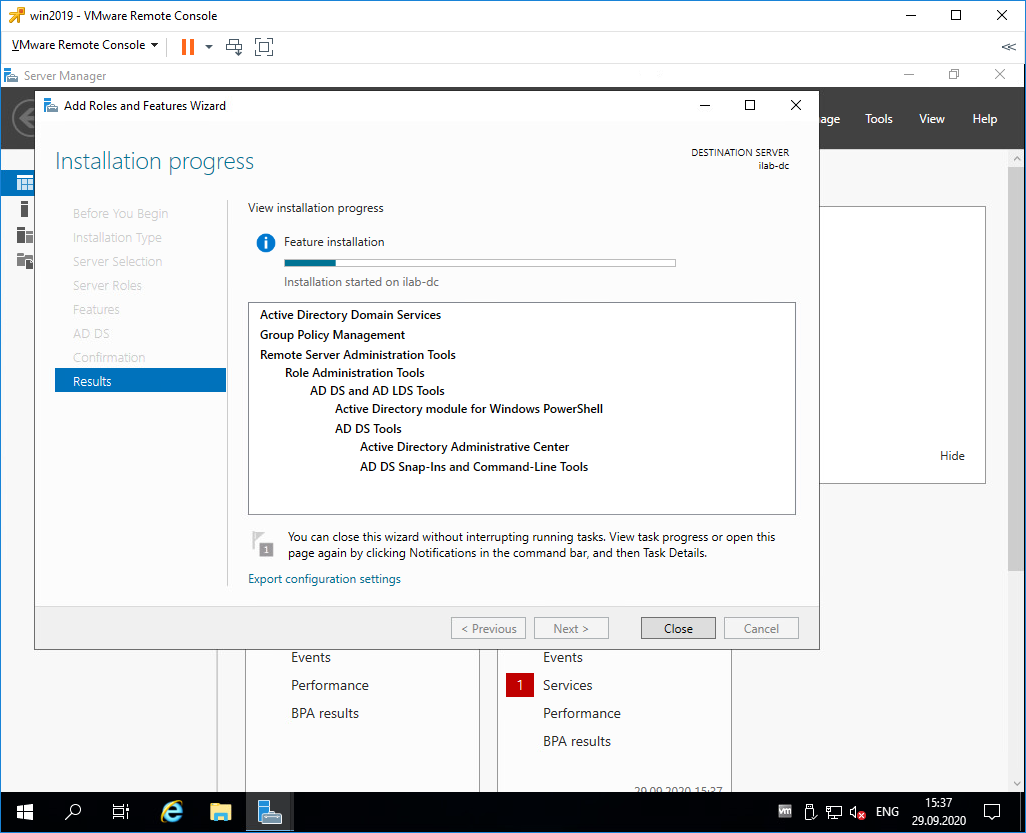

Переходим в добавление компонентов и выбираем AD DS.

Powershell:

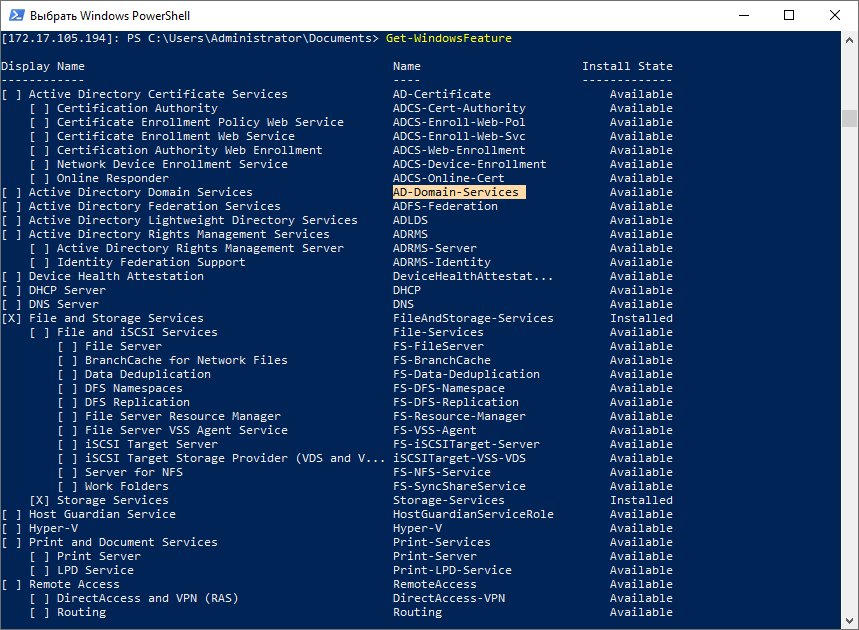

Если вы не знаете, как называется компонент системы, можно выполнить команду и получить список доступных компонентов, их зависимостей и их имена.

Get-WindowsFeatureКопируем имя компонента и приступаем к установке.

Install-WindowsFeature -Name AD-Domain-ServicesWindows Admin Center:

Переходим в «Роли и компоненты» и выбираем ADDS (Active Directory Domain Services).

И это буквально всё. Управлять Active Directory через Windows Admin Center на текущий момент невозможно. Его упоминание не более чем напоминание о том, насколько он пока что бесполезен.

Повышаем сервер до контроллера домена

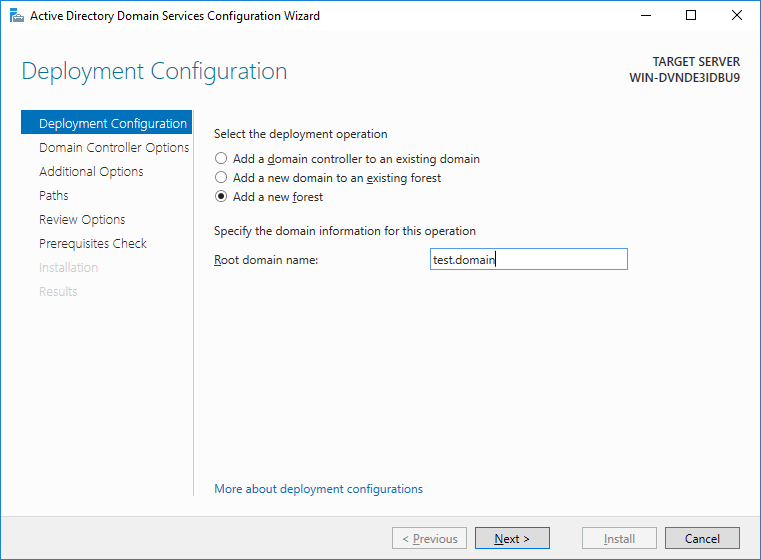

А для этого создаем новый лес.

RSAT или локальный серверс GUI:

Очень рекомендуем оставлять все по умолчанию, все компоненты из коробки прекрасно работают и их не нужно трогать без особой на то необходимости.

Powershell:

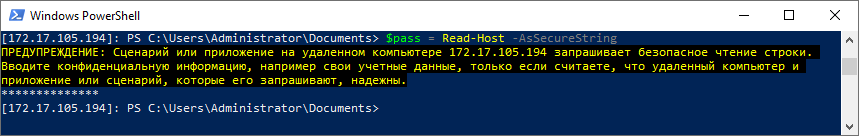

Сначала нужно создать лес и установить пароль от него. В Powershell для паролей есть отдельный тип переменной – SecureString, он используется для безопасного хранения пароля в оперативной памяти и безопасной его передачи по сети.

$pass = Read-Host -AsSecureStringЛюбой командлет который использует чей угодно пароль нужно вводит таким образом. Сначала записываем пароль в SecureString, а затем указываем эту переменную в командлет.

Install-ADDSForest -DomainName test.domain -SafeModeAdministratorPassword $passКак и в установке через GUI, даже вывод в консоль один и тот же. В отличие от сервера с GUI, как установка роли, так и установка сервера в качестве контроллера домена не требует перезагрузки.

Установка контроллера с помощью RSAT занимает больше времени, чем через Powershell.

Управляем доменом

Теперь, чтобы понять насколько сильно различается управление Active Directory через Powershell и AD AC (Active Directory Administrative Center), рассмотрим пару рабочих примеров.

Создание нового пользователя

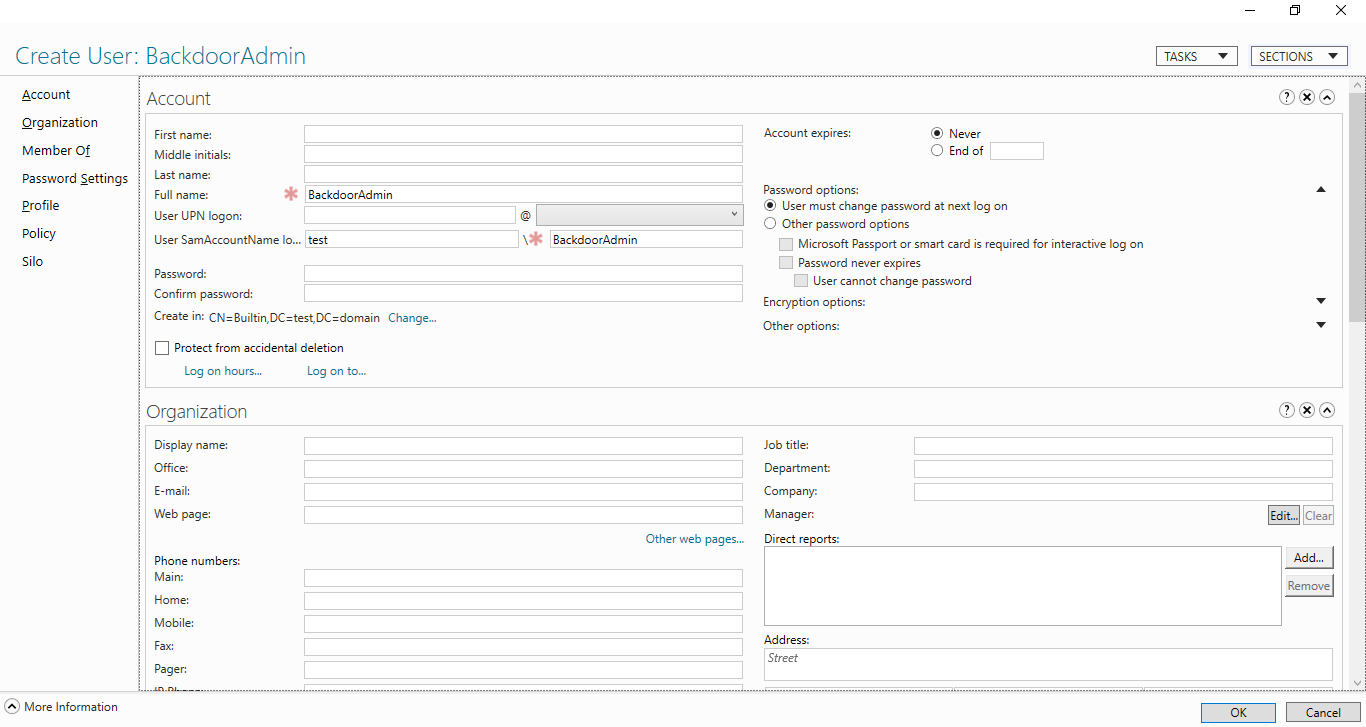

Скажем, мы хотим создать пользователя в группе Users и хотим чтобы он сам установил себе пароль. Через AD AC это выглядит так:

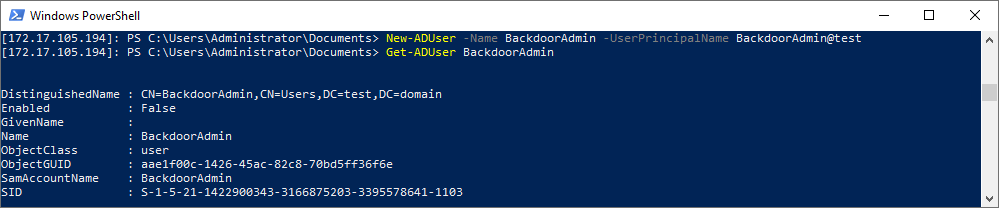

New-ADUser -Name BackdoorAdmin -UserPrincipalName BackdoorAdmin@test

Get-ADUser BackdoorAdminОтличий между AD DC и Powershell никаких.

Включить пользователя

RSAT или локальный серверс GUI:

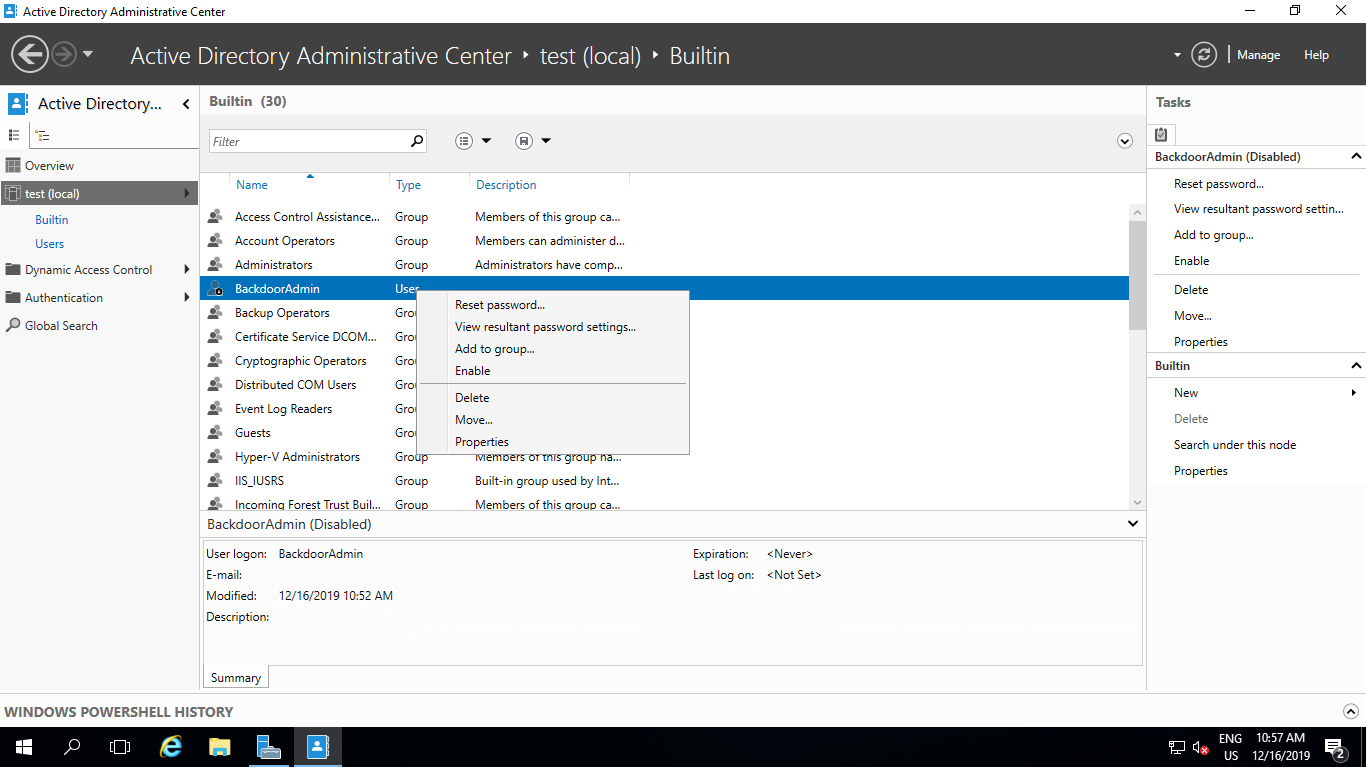

Через GUI пользователю нужно сначала задать пароль отвечающий GPO и только после этого его можно будет включить.

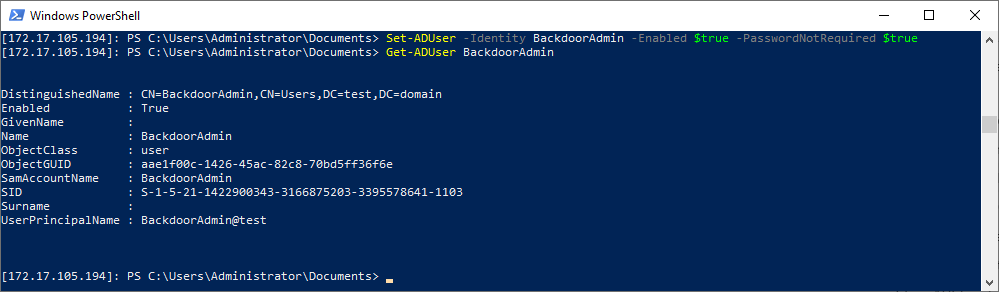

Powershell:

Через Powershell почти то же самое, только пользователя можно сделать активным даже без пароля.

Set-ADUser -Identity BackdoorAdmin -Enabled $true -PasswordNotRequired $trueДобавляем пользователя в группу

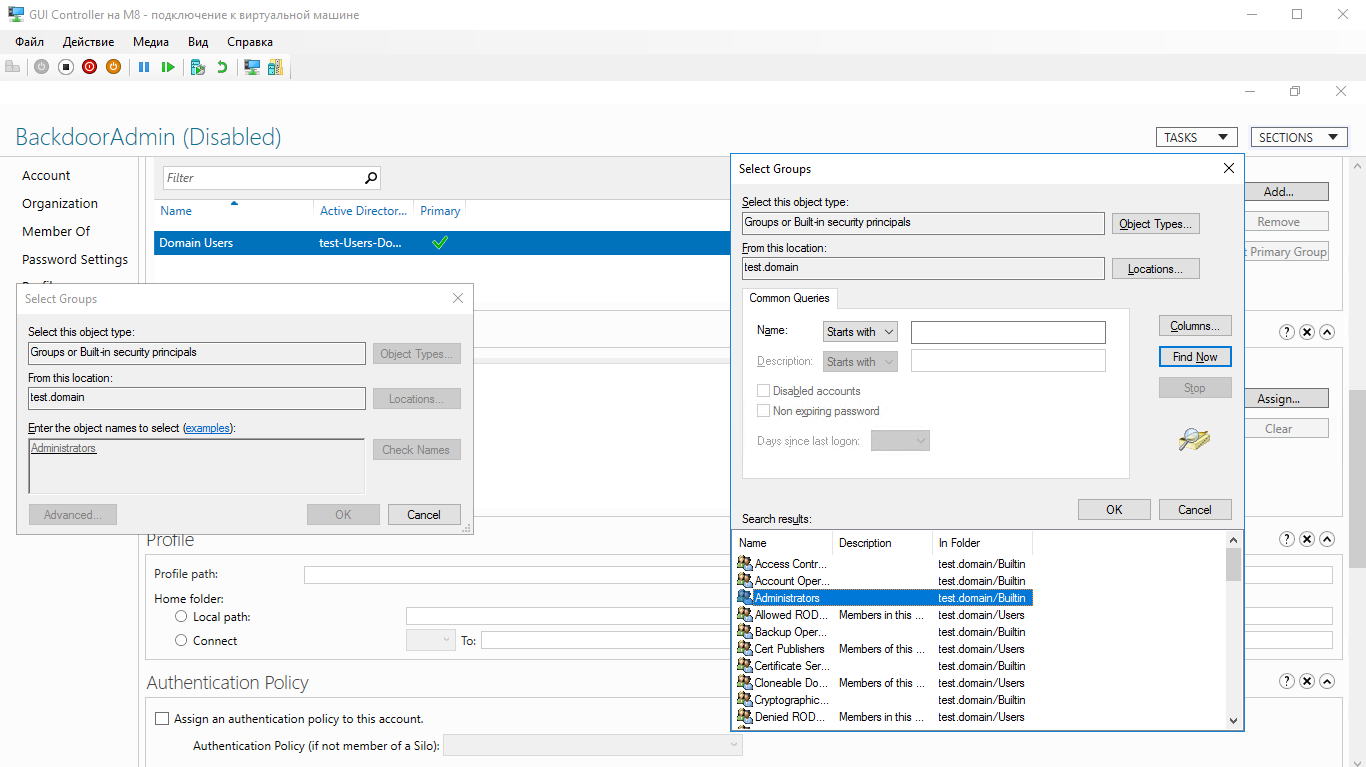

RSAT или локальный сервер с GUI:

С помощью AD DC нужно перейти в свойства пользователя, найти графу с членством пользователя в группах, найти группу в которую мы хотим его поместить и добавить его наконец, а затем кликнуть OK.

Powershell:

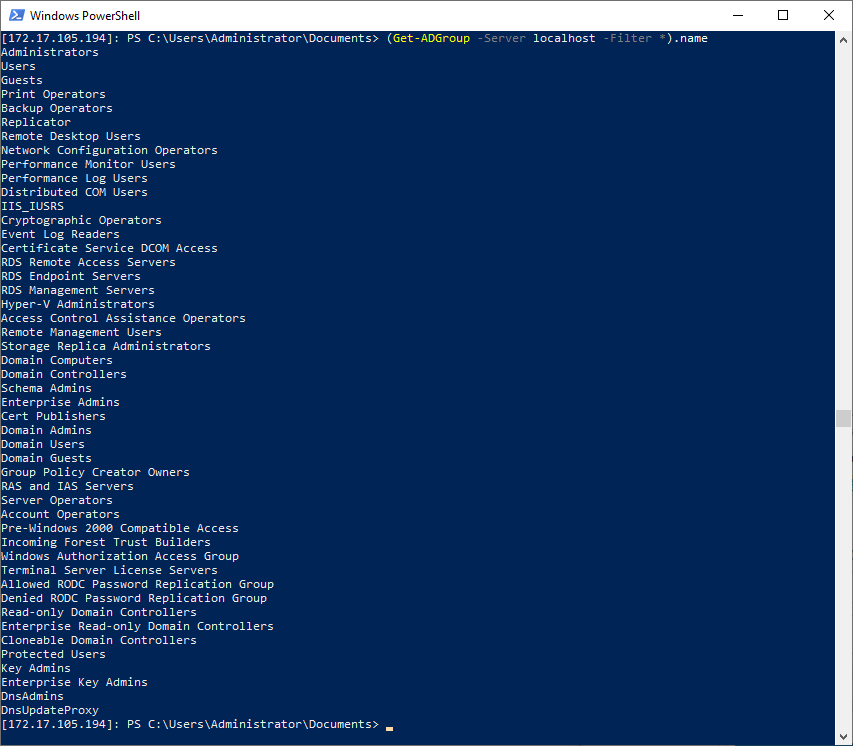

Если мы не знаем как называется нужная нам группа, получить их список мы можем с помощью:

(Get-ADGroup -Server localhost -Filter *).nameПолучить группу со всеми свойствами можно так:

Get-ADGroup -Server localhost -Filter {Name -Like "Administrators"}Ну и наконец добавляем пользователя в группу:

Далее, из-за того, что в Powershell все является объектами, мы как и через AD DC должны сначала получить группу пользователя, а затем добавить его в неё.

$user = Get-ADUser BackdoorAdminЗатем добавляем этот объект в группу:

Get-ADGroup -Server localhost -Filter {Name -Like "Administrators"} | Add-ADGroupMember -Members $userИ проверяем:

Get-ADGroupMember -Identity AdministratorsКак видим, отличий в управлении AD через AD AC и Powershell почти нет.

Вывод:

Если вы уже сталкивались с развертыванием AD и других служб, то вы, возможно подмечали сходство развертывания через RSAT и Powershell, и насколько на самом деле все похоже. GUI в ядре, как никак.

Надеемся, статья была полезна или интересна.

Ну и напоследок пару дельных советов:

- Не устанавливайте других ролей на контроллер домена.

- Используйте BPA (Best practice analyzer), чтобы чуточку ускорить контроллер

- Не используйте встроенного Enterprice Admin’а, всегда используйте свою собственную учетную запись.

- При развертывании сервера на белом IP адресе, с проброшенными портами или на VSD обязательно закройте 389 порт, иначе вы станете точкой амплификации DDoS атак.

Предлагаем также прочитать наши прошлые посты: рассказ как мы готовим клиентские виртуальные машины на примере нашего тарифа VDS Ultralight с Server Core за 99 рублей, как работать с Windows Server 2019 Core и как установить на него GUI, а также как управлять сервером с помощью Windows Admin Center, как установить Exchange 2019 на Windows Server Core 2019

Предлагаем обновлённый тариф UltraLite Windows VDS за 99 рублей с установленной Windows Server 2019 Core.

Click Start, point to Administrative Tools, and then click Active Directory Users and Computers to start the Active Directory Users and Computers console. Click the domain name that you created, and then expand the contents.

Contents

- 1 How do I access Active Directory Users and Computers?

- 2 How do I access Active Directory?

- 3 How do I open Active Directory Users and Computers in Windows Server 2012?

- 4 How do I open Active Directory Users and Computers Server 2008?

- 5 How do I open Active Directory Users and Computers on Windows Server 2019?

- 6 How do I open Active Directory Users and Computers in Windows Server 2016?

- 7 How do I turn on Active Directory Administrative Center?

- 8 What is domain controller and Active Directory?

- 9 How do I use Microsoft Active Directory?

- 10 How do I find Active Directory users in Windows 10?

- 11 What is DSA MSC?

- 12 How do you create a group by using Active Directory Users and Computers snap in?

- 13 What are the 5 roles of Active Directory?

- 14 Is Active Directory only for Windows Server?

- 15 What is the difference between server and Active Directory?

Use these steps to install it.

- Right-click the Start button and choose “Settings” > “Apps” > “Manage optional features” > “Add feature“.

- Select “RSAT: Active Directory Domain Services and Lightweight Directory Tools“.

- Select “Install“, then wait while Windows installs the feature.

How do I access Active Directory?

Select Start > Administrative Tools > Active Directory Users and Computers. In the Active Directory Users and Computers tree, find and select your domain name. Expand the tree to find the path through your Active Directory hierarchy.

How do I open Active Directory Users and Computers in Windows Server 2012?

Here’s how to install Active Directory Users and Computers in Windows Server 2012 R2:

- Click with Windows Icon at the Bottom Right Corner of your Screen, and click “Server Manager” when the menu opens.

- When the Server Manager Dashboard displays, click the “Add Roles and Features” link to open the Wizard.

How do I open Active Directory Users and Computers Server 2008?

Access the Active Directory in Windows Server 2008 by opening the Active Directory Administrative Center.

- Click Start to open the Start Menu from the desktop.

- Left-click on the Administrative Tools option from the Start Menu and select the Active Directory Administration Center.

How do I open Active Directory Users and Computers on Windows Server 2019?

From the Start menu, select Settings > Apps. Click the hyperlink on the right side labeled Manage Optional Features and then click the button to Add feature. Select RSAT: Active Directory Domain Services and Lightweight Directory Tools. Click Install.

How do I open Active Directory Users and Computers in Windows Server 2016?

Navigate into Server Manager.

- Click Manage -> Add roles and features.

- Pick Role based or feature based installation -> Click Next.

- Pick the Server from the Server pool -> click Next.

- Check Active Directory Domain Services -> Click Next.

- Follow the screenshot and click Next.

- Proceed by clicking Next.

How do I turn on Active Directory Administrative Center?

To enable Active Directory Recycle Bin in ADAC on the target domain

- Right click the Windows PowerShell icon, click Run as Administrator and type dsac.exe to open ADAC.

- Click Manage, click Add Navigation Nodes and select the appropriate target domain in the Add Navigation Nodes dialog box and then click OK.

What is domain controller and Active Directory?

Active Directory is a directory service that stores information of users, network resources, files and other network objects. On the other hand, a domain controller is a server that responds to security authentication requests within a Windows Server domain.

How do I use Microsoft Active Directory?

Right-click on the Start button and go to Settings > Apps > Manage optional features > Add feature. Now select RSAT: Active Directory Domain Services and Lightweight Directory Tools. Finally, select Install then go to Start > Windows Administrative Tools to access Active Directory once the installation is complete.

How do I find Active Directory users in Windows 10?

Open File Explorer, select Network, and you should see a button in the toolbar labeled “Search Active Directory”. Depending on your permissions, it will let you search users and groups by name, and view the membership of those.

What is DSA MSC?

By default, the Active Directory Users and Computers (dsa. msc) console is installed on a Windows Server host, when it’s promoted to the domain controller during the Active Directory Domain Services (AD DS) role installation.

How do you create a group by using Active Directory Users and Computers snap in?

To add a new membership group in Active Directory

- Open the Active Directory Users and Computers console.

- In the navigation pane, select the container in which you want to store your group.

- Click Action, click New, and then click Group.

- In the Group name text box, type the name for your new group.

What are the 5 roles of Active Directory?

Currently in Windows there are five FSMO roles:

- Schema master.

- Domain naming master.

- RID master.

- PDC emulator.

- Infrastructure master.

Is Active Directory only for Windows Server?

The main Active Directory service is Active Directory Domain Services (AD DS), which is part of the Windows Server operating system.It’s important to understand that Active Directory is only for on-premises Microsoft environments.

What is the difference between server and Active Directory?

Definition. A directory service produced by the Microsoft for the networks of windows domain is known as the active directory whereas a server that responds to the authentication security requests such as checking permissions, logging in, etc.

Table of Contents

- Introduction

- Prerequisites

- Active Directory Topology

- Active Directory Port Details

- Active Directory Default Ports

- Active Directory Replication

- Active Directory Authentication

- Installation Steps

- Step 1: Login as Local Admin

- Step 2: IP Config

- Step 3: Static IP

- Step 4: Find InterfaceIndex

- Step 5 : DNS

- Step 6: Install AD-DS Role

- Step 7:AD-DS Configuration

- IncludeManagementTools

- Install-ADDSForest

- Step 8 : Prompt for the Safe Mode Admin Pass

- Step 9 : Reboot & Login

- Step 11 : Run Get-ADDomainController

- Step 12 : Run Get-ADDomain example.com

- Step 13 : List The AD Forest Details

- Step 14 : Check if DC Sharing The SYSVOL Folder

- Conclusion

- References

- Glossary

- Other Languages

Introduction

This article helps to Install / setup the active directory environment using windows server 2019 using PowerShell / PowerShell config file.

Prerequisites

- Install Windows server 2019 Standard / Data center on a Hardware.

- Active Directory Topology

- Make sure Active directory ports are open.

- Patch the Server with the latest Windows Updates and hot-fix.

- Assign the static IP address to Domain Controller

- Install Active directory domain services (ADDS) Role on the server.

- Configure ADDS according to requirement.

- Evaluate the windows event logs to validate the health of ADDS installation and configuration

- Configure Service and Performance Monitoring

- ADDS Backup / DR Configuration

Active Directory Topology

In my sample environment, example.com will be the forest root domain. The first domain controller installs on the forest will hold all five FSMO roles. Once additional domain controllers are in place you can place them inapposite locations.

↑ Back to top

Active Directory Port Details

Active Directory communications comprise of the number of ports, below table explains ports with its details.

Active Directory Default Ports

|

Port |

Type |

Description |

|

135 |

TCP/UDP |

RPC endpoint mapper |

|

137 |

TCP/UDP |

NetBIOS name service |

|

138 |

UDP |

NetBIOS datagram service |

|

139 |

TCP |

NetBIOS session service |

|

445 |

TCP/UDP |

SMB over IP (Microsoft-DS) |

|

389 |

TCP/ UDP |

LDAP |

|

636 |

TCP |

LDAP over SSL |

|

3268 |

TCP |

Global catalog LDAP |

|

3269 |

TCP |

Global catalog LDAP over SSL |

|

88 |

TCP/ UDP |

Kerberos |

|

53 |

TCP/ UDP |

DNS |

|

1512 |

TCP/ UDP |

WINS resolution |

|

42 |

TCP/ UDP |

WINS replication |

|

Dynamically-assigned ports, unless restricted |

TCP |

RPC |

Active Directory Replication

|

Port |

Type |

Description |

|

135 |

TCP |

RPC endpoint mapper |

|

389 |

TCP/UDP |

LDAP |

|

636 |

TCP |

LDAP over SSL |

|

3268 |

TCP |

Global catalog LDAP |

|

3269 |

TCP |

Global catalog LDAP over SSL |

|

53 |

TCP/UDP |

DNS |

|

88 |

TCP/UDP |

Kerberos |

|

445 |

TCP |

SMB over IP (Microsoft-DS) |

|

RPC |

TCP |

Dynamically-assigned ports (unless restricted) |

Active Directory Authentication

|

Port |

Type |

Description |

|

445 |

TCP/UDP |

SMB over IP (Microsoft-DS) |

|

88 |

TCP/UDP |

Kerberos |

|

389 |

UDP |

LDAP |

|

53 |

TCP/UDP |

DNS |

|

RPC |

TCP |

Dynamically-assigned ports (unless restricted) |

↑ Back to top

Installation Steps

Step 1: Login as Local Admin

To start the configuration, log in to Windows server 2019 server as the local administrator.

Step 2: IP Config

We already changed the name of the server to a meaningful one. Then need to check the IP config. in my initial configuration, it shows DHCP IP.

We need to change it to static first, with PowerShell

Step 3: Static IP

To set the static IP, we can use below PowerShell command.

New-NetIPAddress` -InterfaceIndex4-IPAddress192.168.61.100-PrefixLength24DefaultGateway192.168.61.2`

Note: Here we assigned IP based on my network requirement. Hence use the IP address according to your Infrastructure.

Step 4: Find InterfaceIndex

In above, InterfaceIndex can find using Get-NetIPAddress command.

Step 5 : DNS

Next step is to set DNS Ip addresses. The primary dc also going to act as DC so we need to set it as the preferred DNS. We can do this using below command.

Set-DnsClientServerAddress -InterfaceIndex4-ServerAddresses ("192.168.61.100","8.8.8.8")

After config, we can verify it using ipconfig /all.

Step 6: Install AD-DS Role

Before the AD configuration process, we need to install the AD-DS Role in the given server. In order to do that we can use the Following command.

Install-WindowsFeature –Name AD-Domain-Services –IncludeManagementTools`

Note: Reboot is not required to complete the role service installations.

Now we have the AD-DS role installed, the next step is to proceed with the configuration

Step 7:AD-DS Configuration

Below is the power-shell configuration file / script for configuring the ADDS.

Install-ADDSForest `

-DomainName

"example.com"

`

-CreateDnsDelegation:$false `

-DatabasePath

"C:\Windows\NTDS"

`

-DomainMode

"7" `

-DomainNetbiosName

"example" `

-ForestMode

"7" `

-InstallDns:$true `

-LogPath

"C:\Windows\NTDS"

`

-NoRebootOnCompletion:$True `

-SysvolPath

"C:\Windows\SYSVOL"

`

-Force:$true

Following explain the Power-Shell arguments and what it will do. Install-WindowsFeature

This cmdlet will allow to install windows role, role services or windows feature in la ocal server or remote server. It is similar to using windows server manager to install those.

IncludeManagementTools

This cmdlet will allow to install windows role, role services or windows feature in local server or remote server. It is similar to using windows server manager to install those.

This will install the management tools for the selected role service.

Install-ADDSForest

This cmdlet will allow to setup a new active directory forest.

- DomainName: This parameter defines the FQDN for the active directory domain.

- CreateDnsDelegation Using this parameter can define whether to create DNS delegation that reference active directory integrated DNS.

- DatabasePath; this parameter will use to define the folder path to store the active directory database file (Ntds.dit).

- DomainMode: This parameter will specify the active directory domain functional level. In above I have used mode 7 which is windows server 2016. Windows Server 2019 doesn’t have separate domain functional level.

- DomainNetbiosName This defines the NetBIOS name for the forest root domain.

- ForestMode; This parameter will specify the active directory forest functional level. In above I have used mode 7 which is windows server 2016. Windows Server 2016 doesn’t have separate forest functional level.

- InstallDns: Using this can specify whether DNS role need to install with the active directory domain controller. For new forest, it is the default requirement to set it to $true.

- LogPath: Log path can use to specify the location to save domain log files.

- SysvolPath

- SysvolPath | This is to define the SYSVOL folder path. Default location for it will be C:\Windows

- NoRebootOnCompletion: By default, the system will restart the server after domain controller configuration. using this command can prevent the automatic system restart.

- Force: This parameter will force command to execute by ignoring the warning. It is typical for the system to pass the warning about best practices and recommendations.

Step 8 : Prompt for the Safe Mode Admin Pass

After executing the command it will prompt for the Safe Mode Administrator Password. This is to use in Directory Services Restore Mode (DSRM).

Make sure to use the complex password (According to windows password complexity recommendations). Failure to do so will stop the configuration.

Step 9 : Reboot & Login

When configuration complete, reboot the domain controller and log back in as domain administrator.

Step

10 : Confirm the Installation

To confirm the successful installation of the services.

Get-Service adws,kdc,netlogon,dns

Above command will list down the status of the active directory related services running on the domain controller.

Step 11 : Run Get-ADDomainController

It will list down all the configuration details of the domain controller.

Step 12 : Run Get-ADDomain example.com

It will list down the details about the active directory domain.

Step 13 : List The AD Forest Details

Same way Get-ADForest example.com will list down the active directory forest details.

Step 14 : Check if DC Sharing The SYSVOL Folder

Get-smbshare SYSVOL will show if the domain controller sharing the SYSVOL folder.

↑ Back to top

Conclusion

As we can see AD DS components are installed and configured successfully. This marks the end of this post. Please feel free to rate this article.

References

- Service overview and network port requirements for Windows

- What’s new in Active Directory 2019?

↑ Back to top

Glossary

| Item | Description |

| SYSVOL | SYSTEM VOLUME |

| DC | Domain Controller |

| AD DS | Active Directory Domain Services |

| DNS | Domain Name System |

| FQDN | Fully Qualified Domain Name |

| DSRM | Directory Services Restore Mode |

KDC |

Key Distribution Center |

| LDAP | Lightweight Directory Access Protocol |

| NTDS | NT Directory Services |

| IP | Internet Protocol |

| FSMO | Flexible Single-Master Operation |

↑ Back to top

Other Languages

Установим роль контроллера домена на Windows Server 2019. На контроллере домена работает служба Active Directory (AD DS). С Active Directory связано множество задач системного администрирования.

AD DS в Windows Server 2019 предоставляет службу каталогов для централизованного хранения и управления пользователями, группами, компьютерами, а также для безопасного доступ к сетевым ресурсам с проверкой подлинности и авторизацией.

Подготовительные работы

Нам понадобится компьютер с операционной системой Windows Server 2019. У меня контроллер домена будет находиться на виртуальной машине:

Установка Windows Server 2019 на виртуальную машину VMware

После установки операционной системы нужно выполнить первоначальную настройку Windows Server 2019:

Первоначальная настройка Windows Server 2019

Хочется отметить обязательные пункты, которые нужно выполнить.

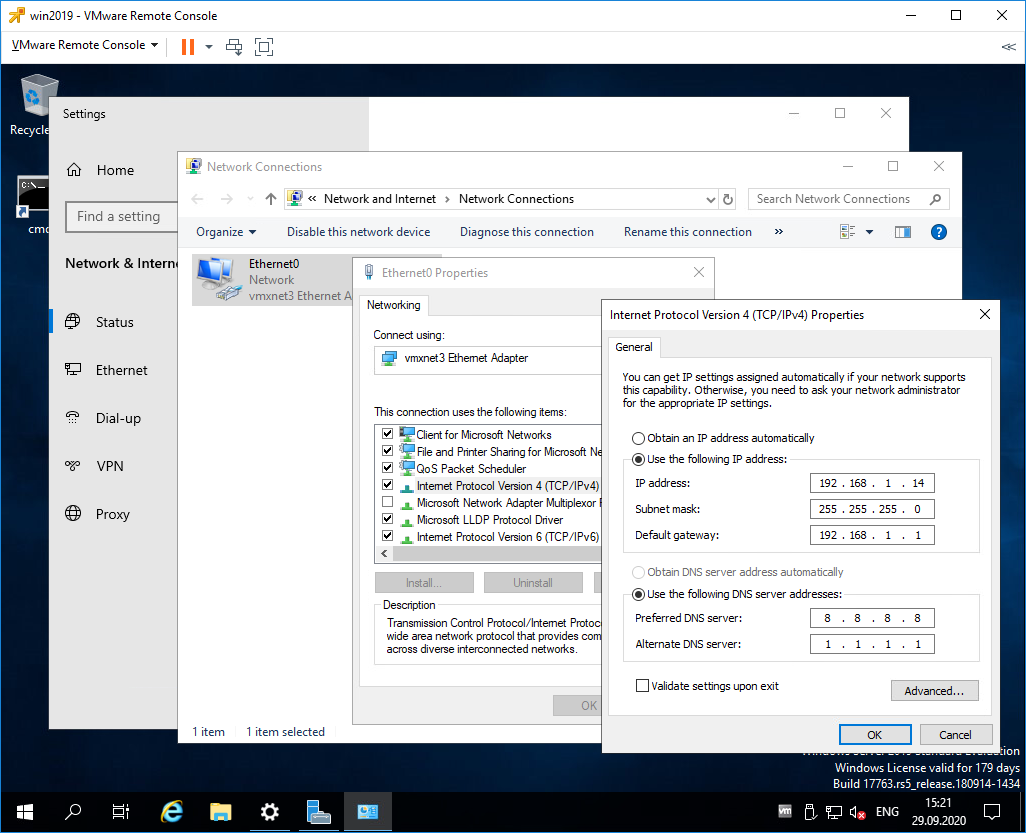

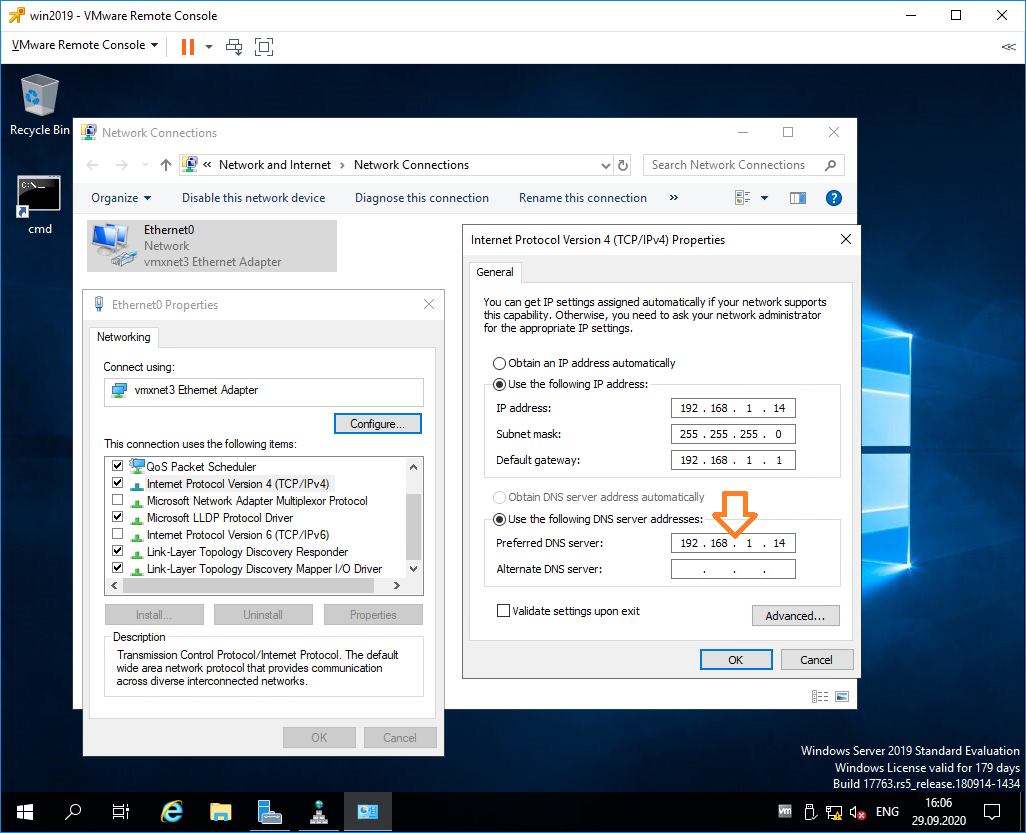

Выполните настройку сети. Укажите статический IP адрес. DNS сервер указывать не обязательно, при установке контроллера домена вместе с ним установится служба DNS. В настройках сети DNS сменится автоматически. Отключите IPv6, сделать это можно и после установки контроллера домена.

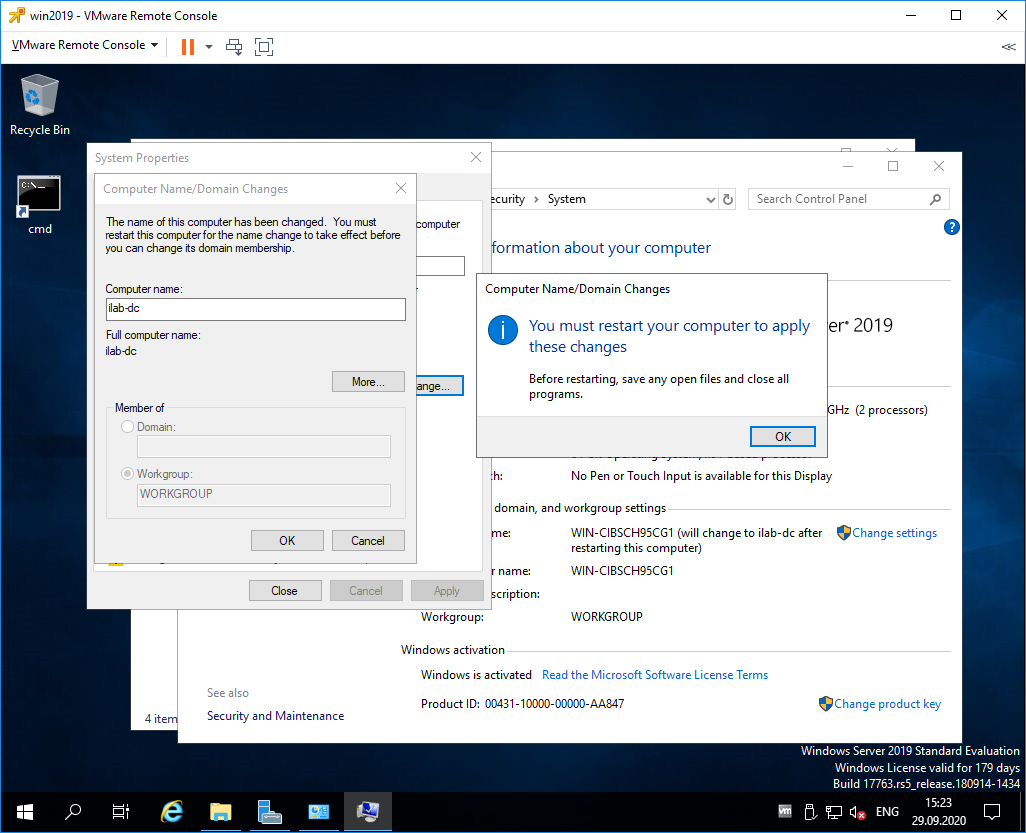

Укажите имя сервера.

Было бы неплохо установить последние обновления, драйвера. Указать региональные настройки, время. На этом подготовка завершена.

Установка роли Active Directory Domain Services

Работаем под учётной записью локального администратора Administrator (или Администратор), данный пользователь станет администратором домена.

Дополнительно будет установлена роль DNS.

Следующий шаг — установка роли AD DS. Открываем Sever Manager. Manage > Add Roles and Features.

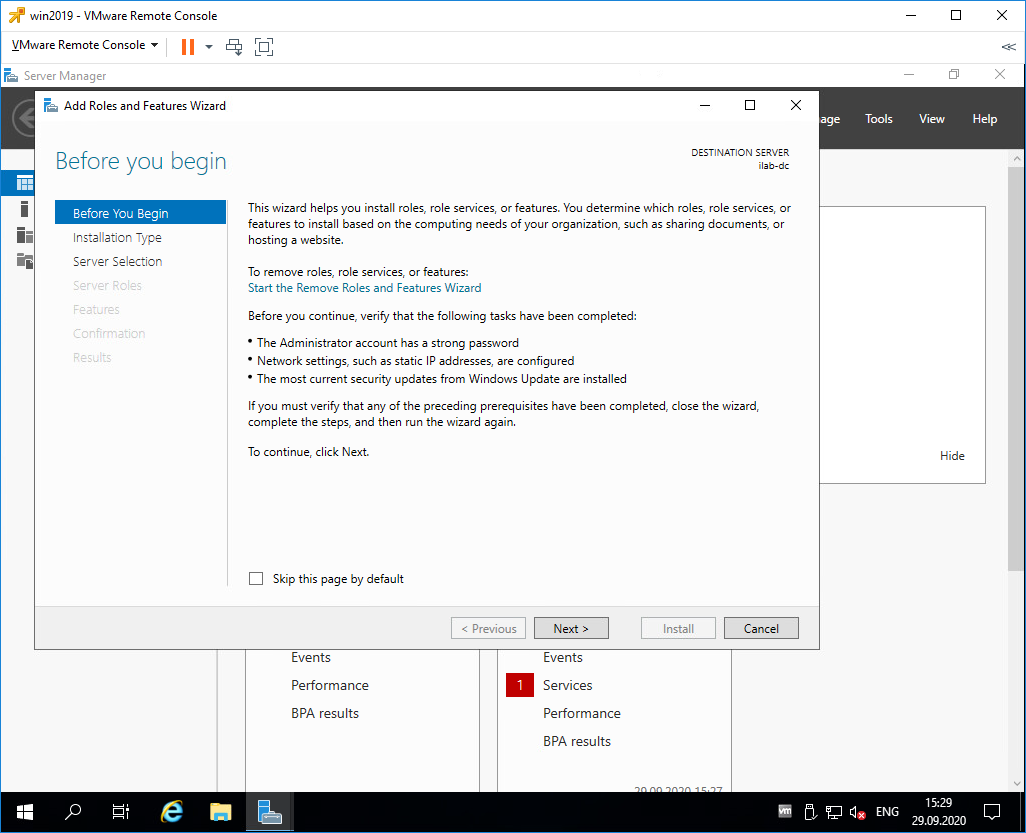

Запускается мастер добавления ролей.

Раздел Before You Begin нас не интересует. Next.

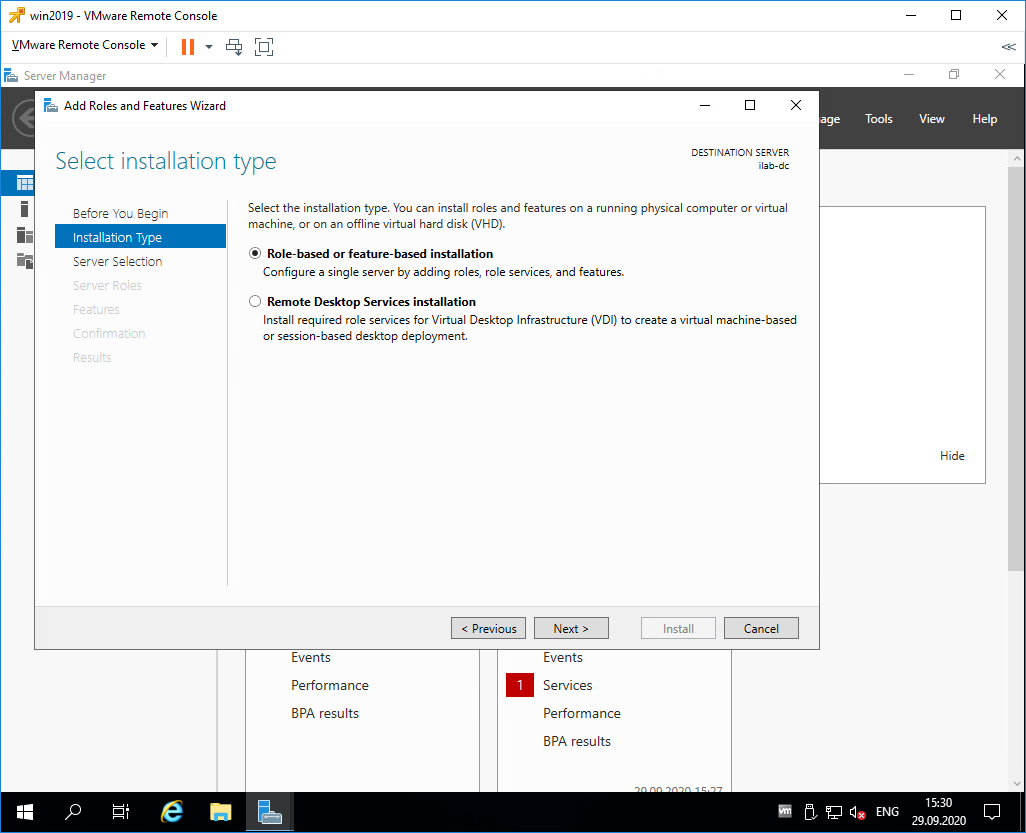

В разделе Installation Type выбираем Role-based or feature-based installation. Next.

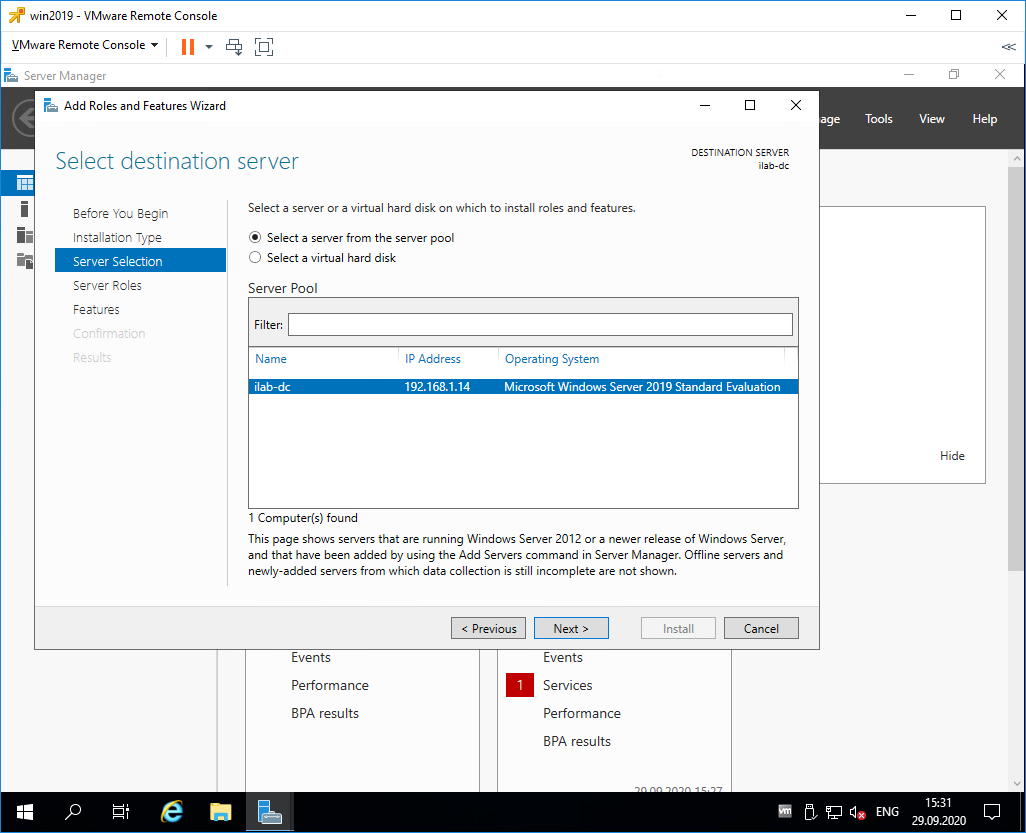

В разделе Server Selection выделяем текущий сервер. Next.

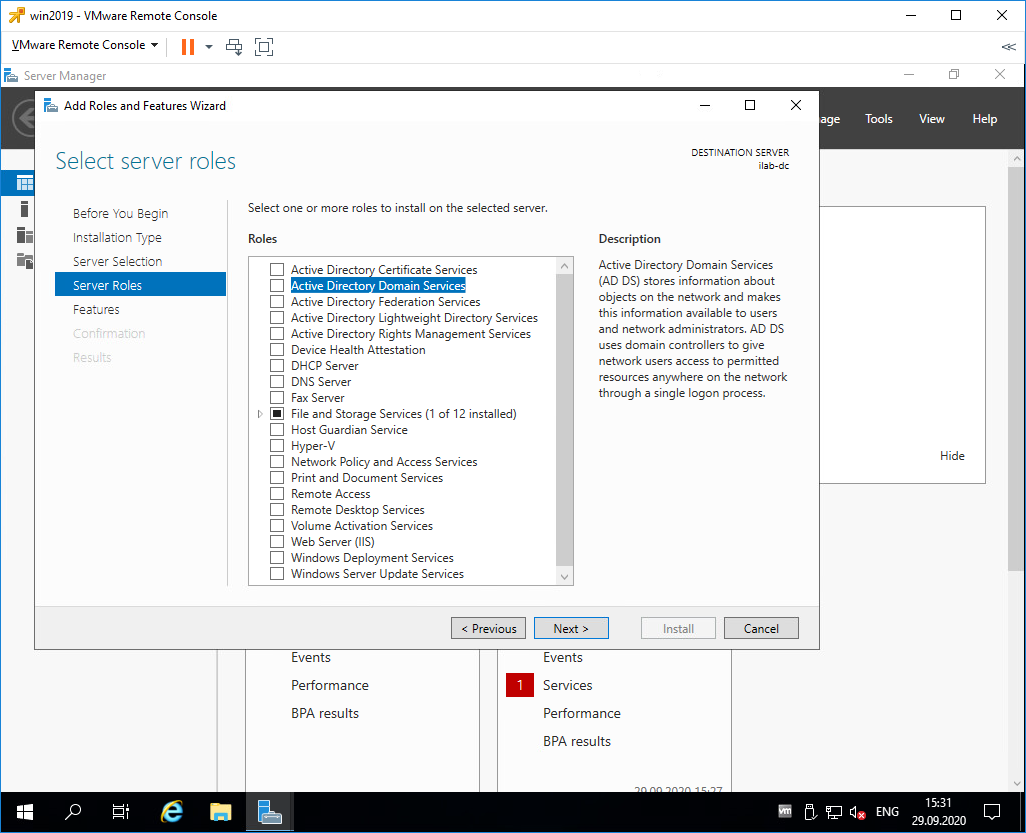

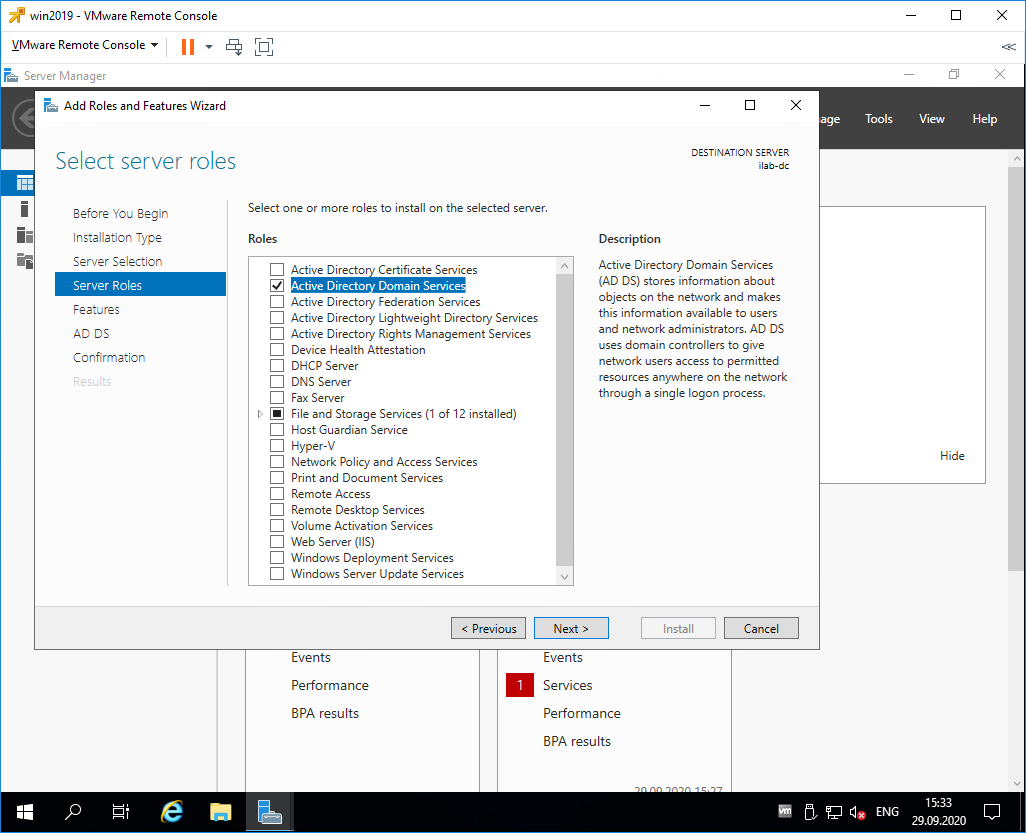

В разделе Server Roles находим роль Active Directory Domain Services, отмечаем галкой.

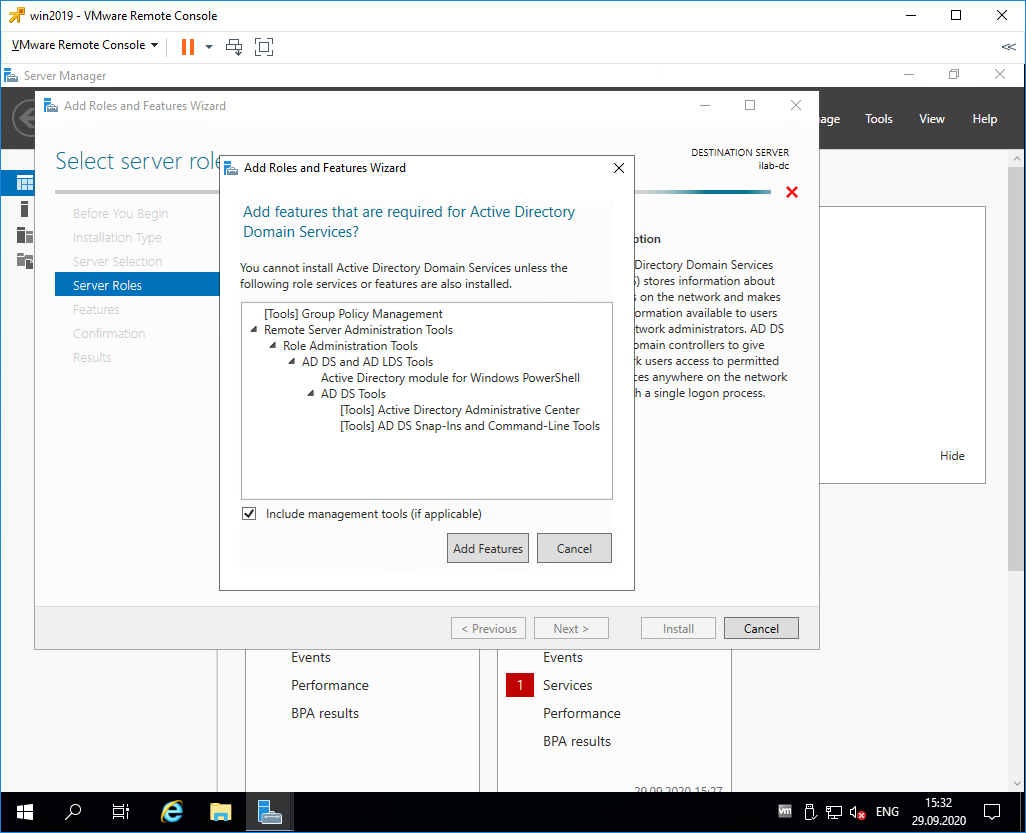

Для роли контроллера домена нам предлагают установить дополнительные опции:

- [Tools] Group Policy Management

- Active Directory module for Windows PowerShell

- [Tools] Active Directory Administrative Center

- [Tools] AD DS Snap-Ins and Command-Line Tools

Всё это не помешает. Add Features.

Теперь роль Active Directory Domain Services отмечена галкой. Next.

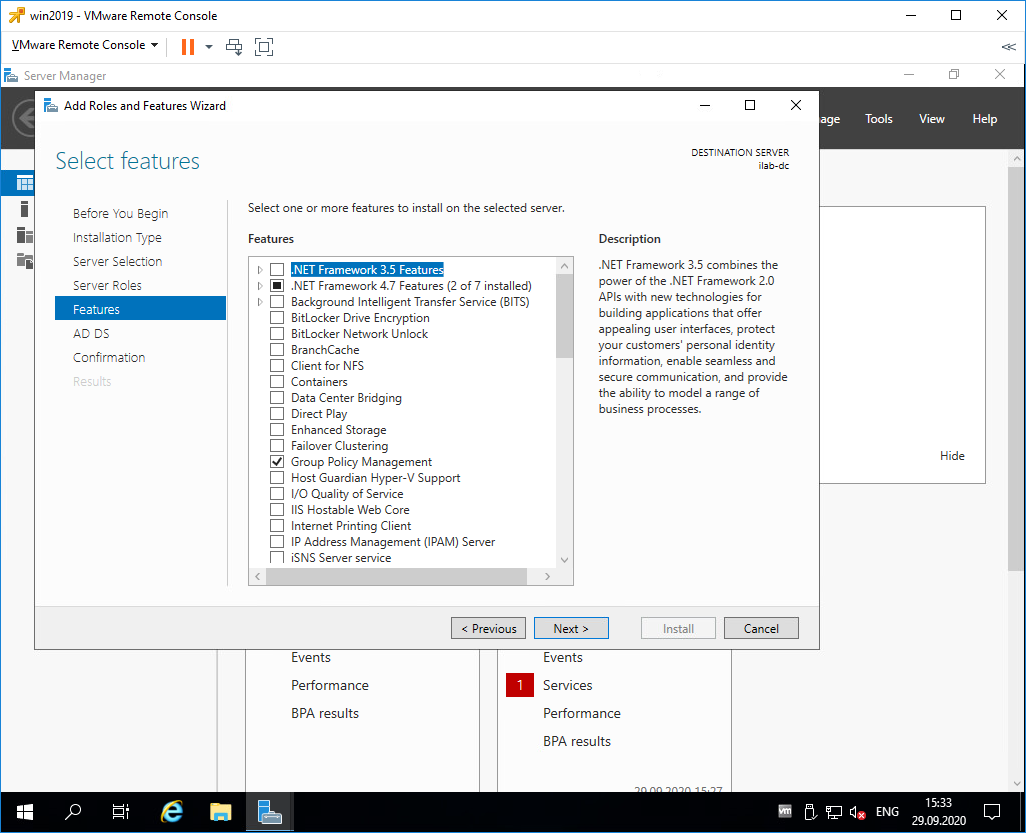

В разделе Features нам не нужно отмечать дополнительные опции. Next.

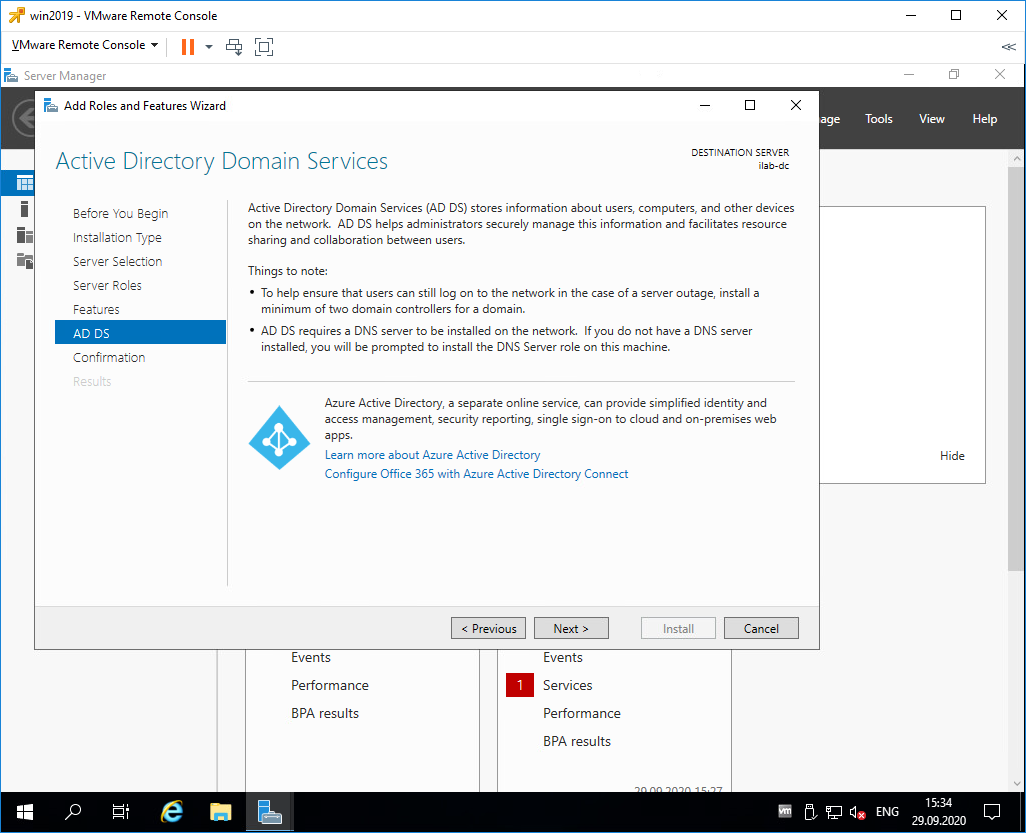

У нас появился раздел AD DS. Здесь есть пара ссылок про Azure Active Directory, они нам не нужны. Next.

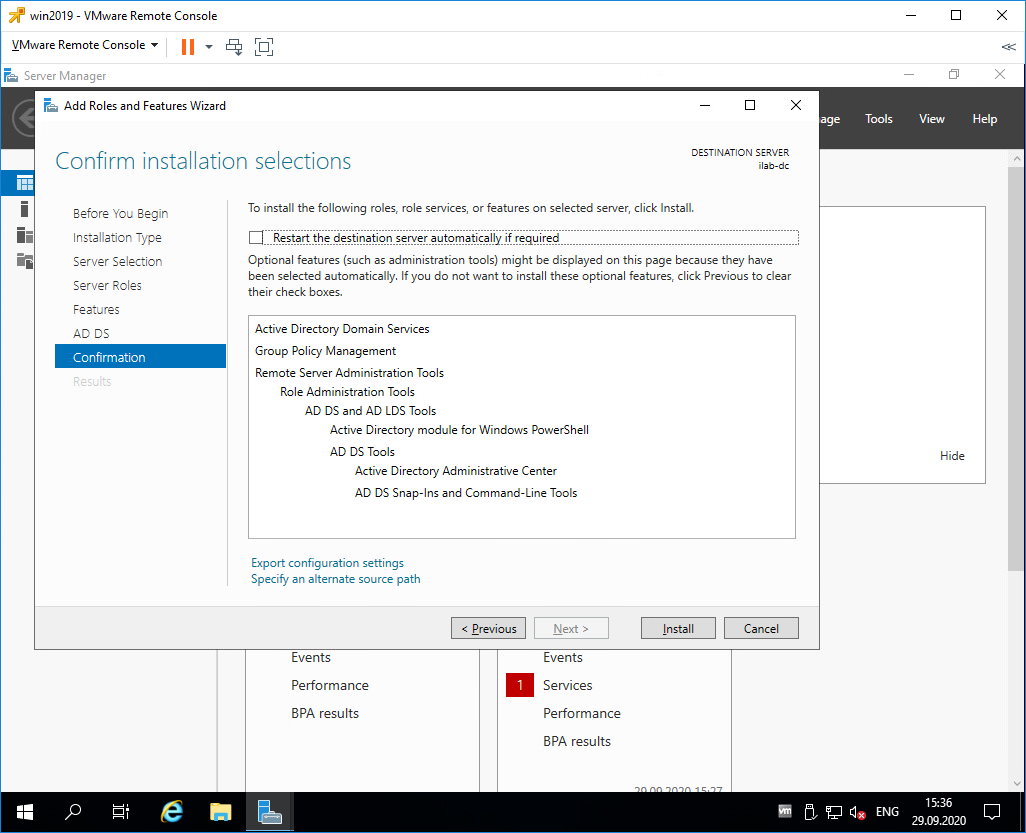

Раздел Confirmation. Подтверждаем установку компонентов кнопкой Install.

Начинается установка компонентов, ждём.

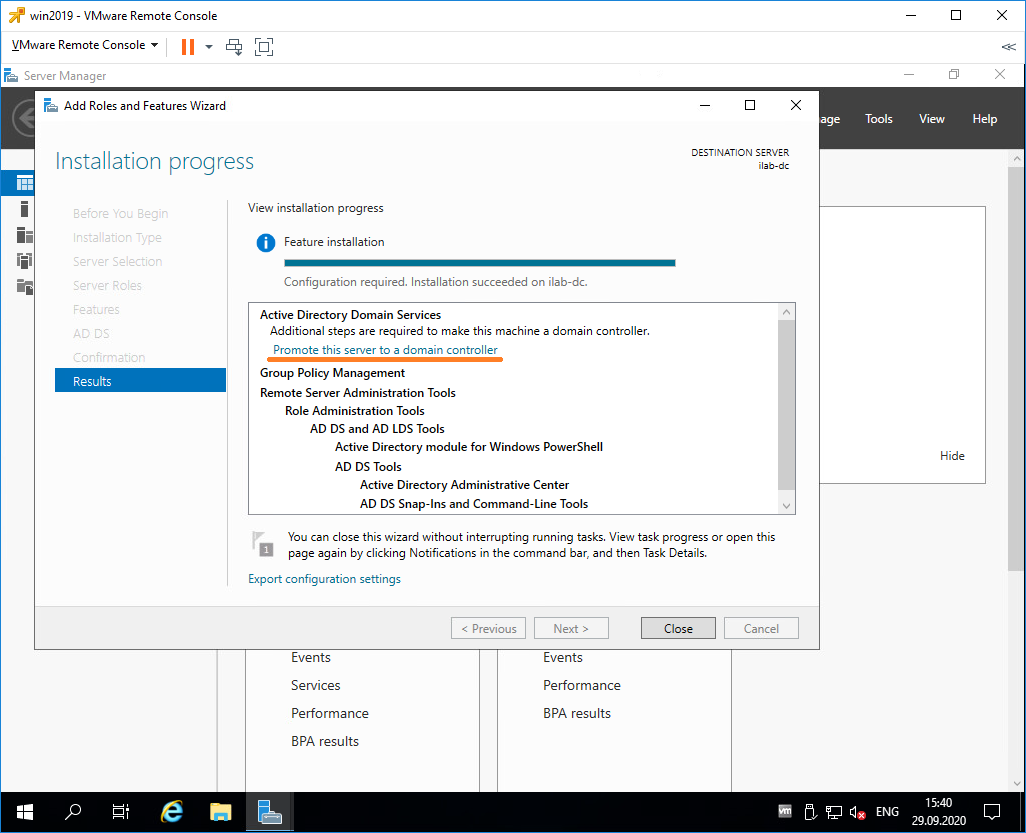

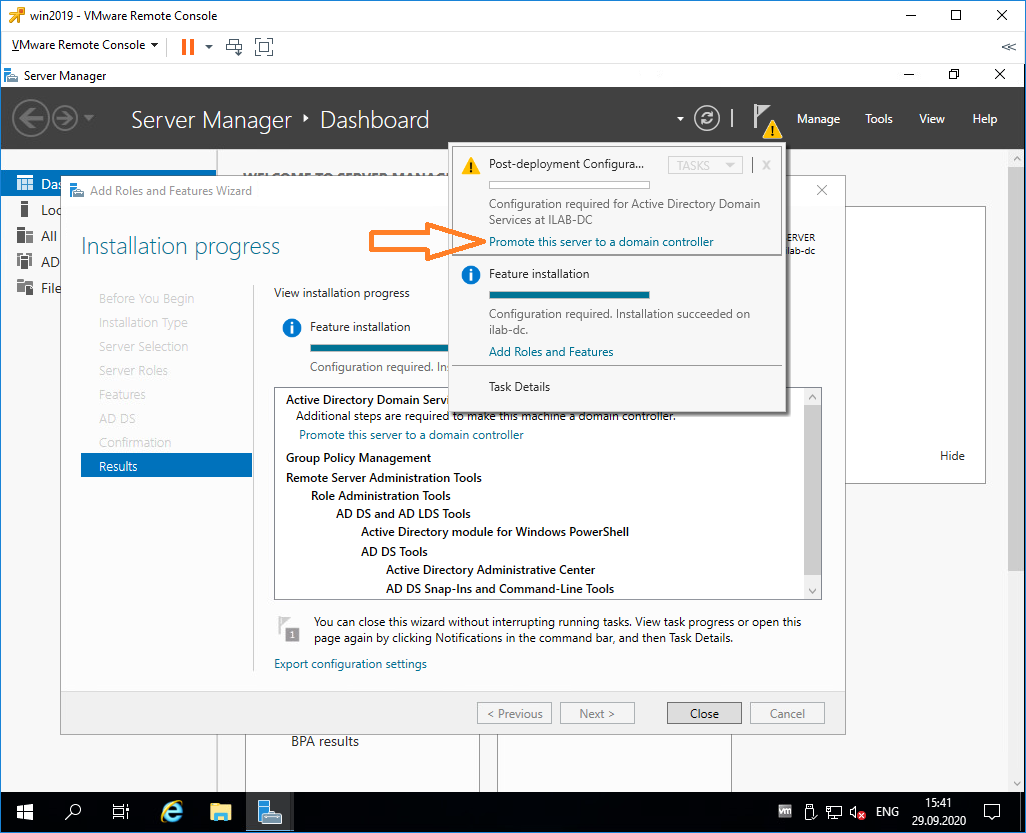

Configuration required. Installation succeeded on servername. Установка компонентов завершена, переходим к основной части, повышаем роль текущего сервера до контроллера домена. В разделе Results есть ссылка Promote this server to domain controller.

Она же доступна в предупреждении основного окна Server Manager. Нажимаем на эту ссылку, чтобы повысить роль сервера до контроллера домена.

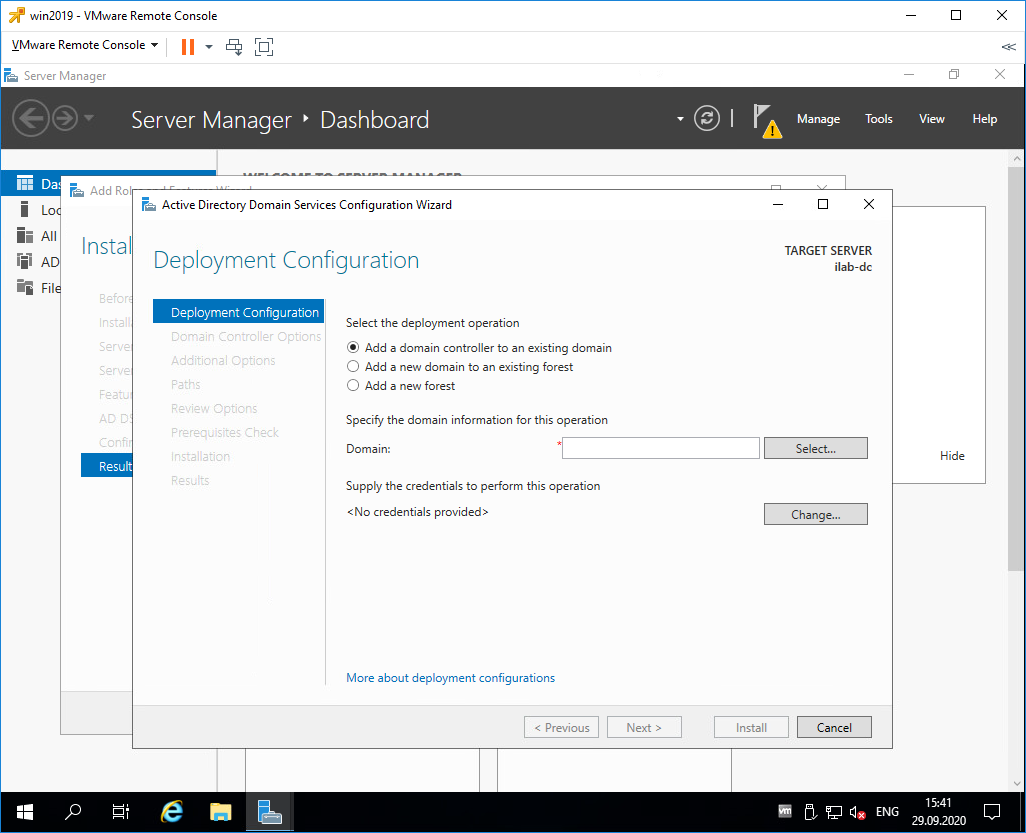

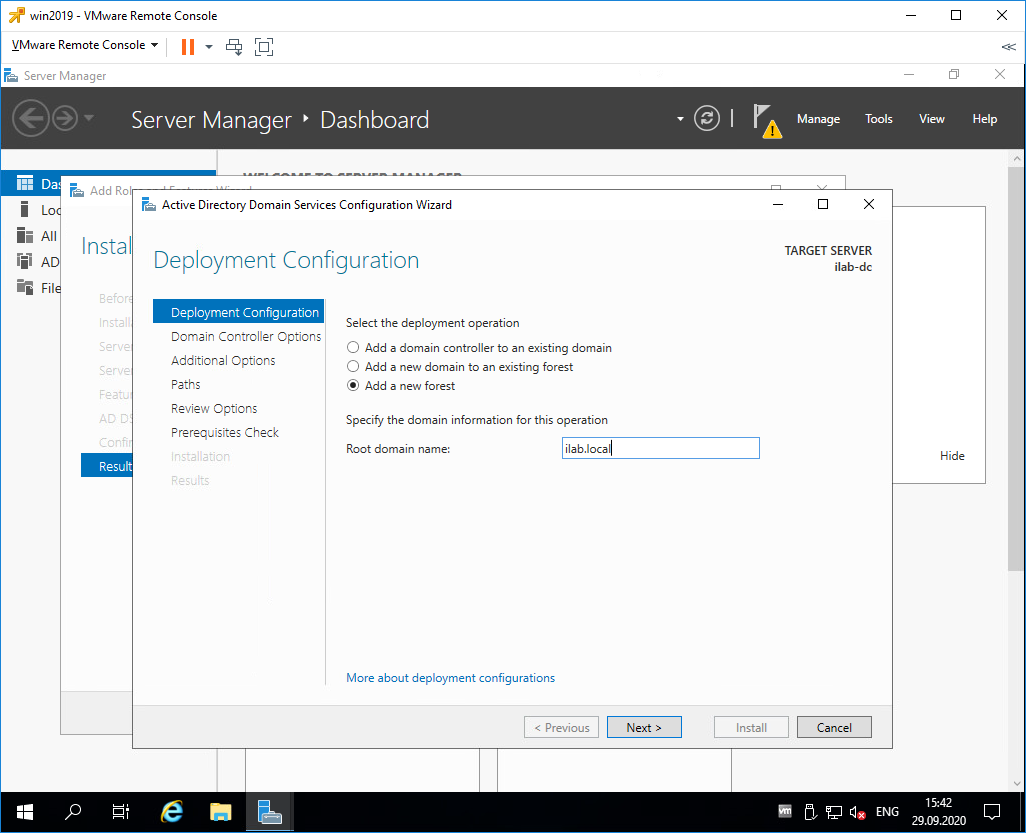

Запускается мастер конфигурации AD DS — Active Directory Domain Service Configuration Wizard. В разделе Deployment Configuration нужно выбрать один из трёх вариантов:

- Add a domain controller to an existing domain

- Add a new domain to an existing forest

- Add a new forest

Первый вариант нам не подходит, у нас нет текущего домена, мы создаём новый. По той же причине второй вариант тоже не подходит. Выбираем Add a new forest. Будем создавать новый лес.

Укажем в Root domain name корневое имя домена. Я пишу ilab.local, это будет мой домен. Next.

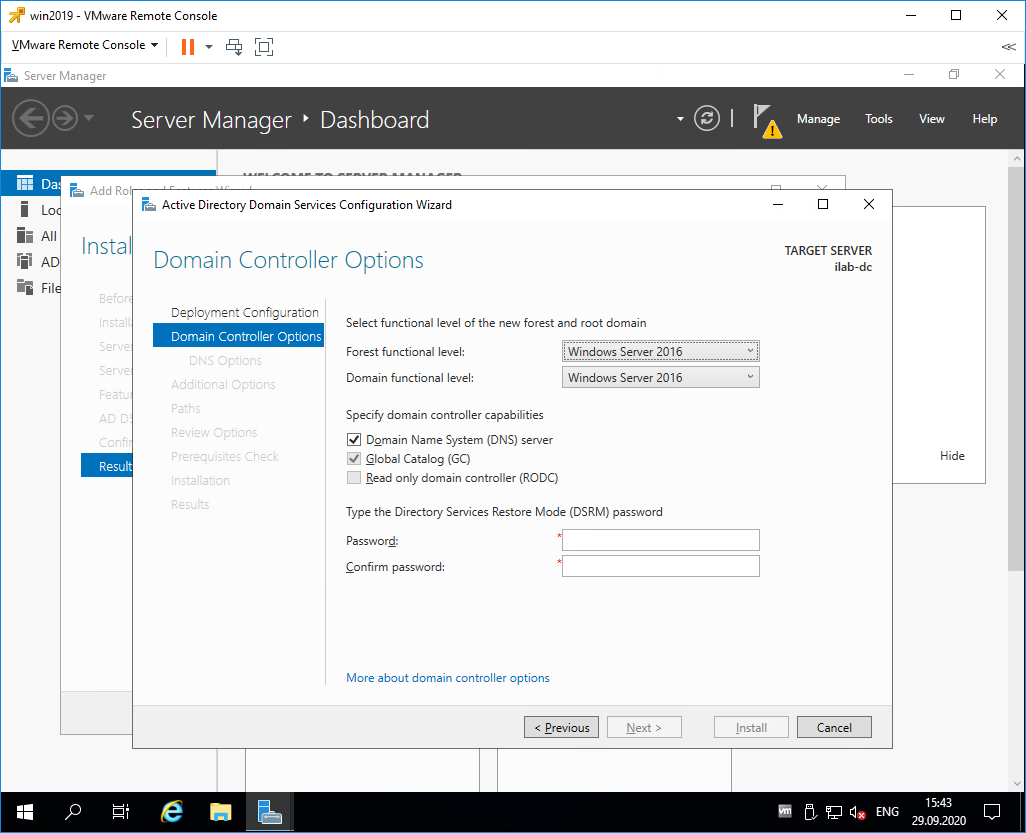

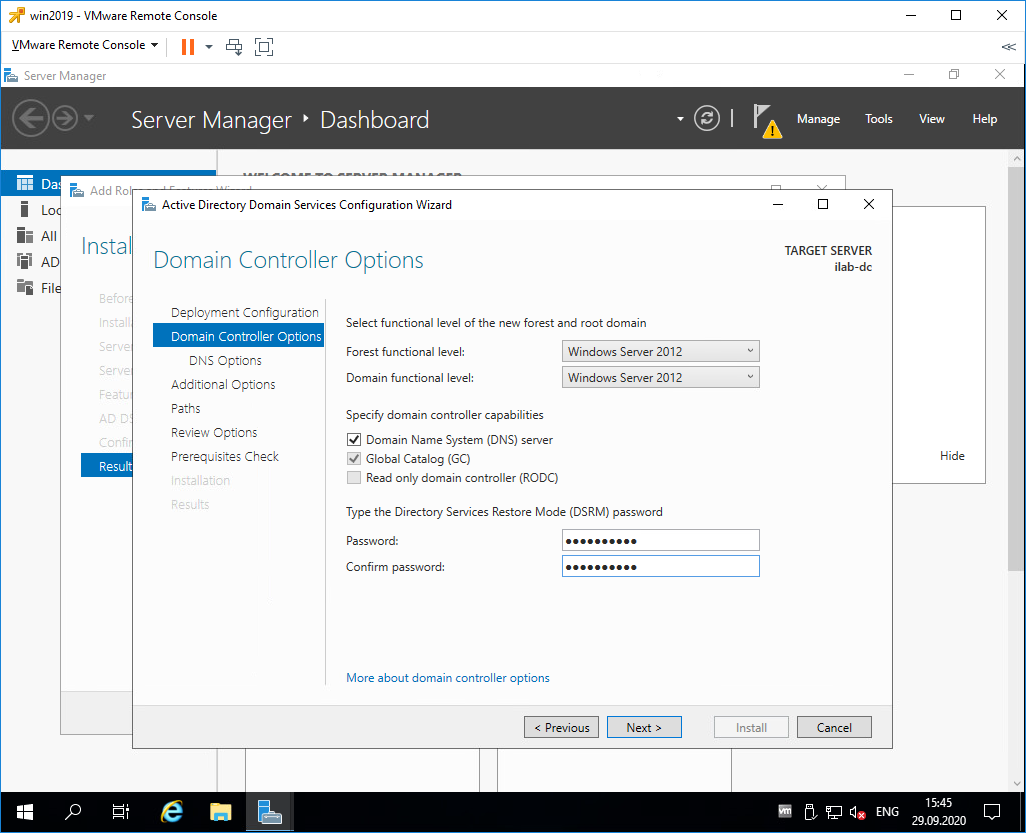

Попадаем в раздел Doman Controller Options.

В Forest functional level и Domain functional level нужно указать минимальную версию серверной операционной системы, которая будет поддерживаться доменом.

У меня в домене планируются сервера с Windows Server 2019, Windows Server 2016 и Windows Server 2012, более ранних версий ОС не будет. Выбираю уровень совместимости Windows Server 2012.

В Domain functional level также выбираю Windows Server 2012.

Оставляю галку Domain Name System (DNS) server, она установит роль DNS сервера.

Укажем пароль для Directory Services Restore Mode (DSRM), желательно, чтобы пароль не совпадал с паролем локального администратора. Он может пригодиться для восстановления службы каталогов в случае сбоя.

Next.

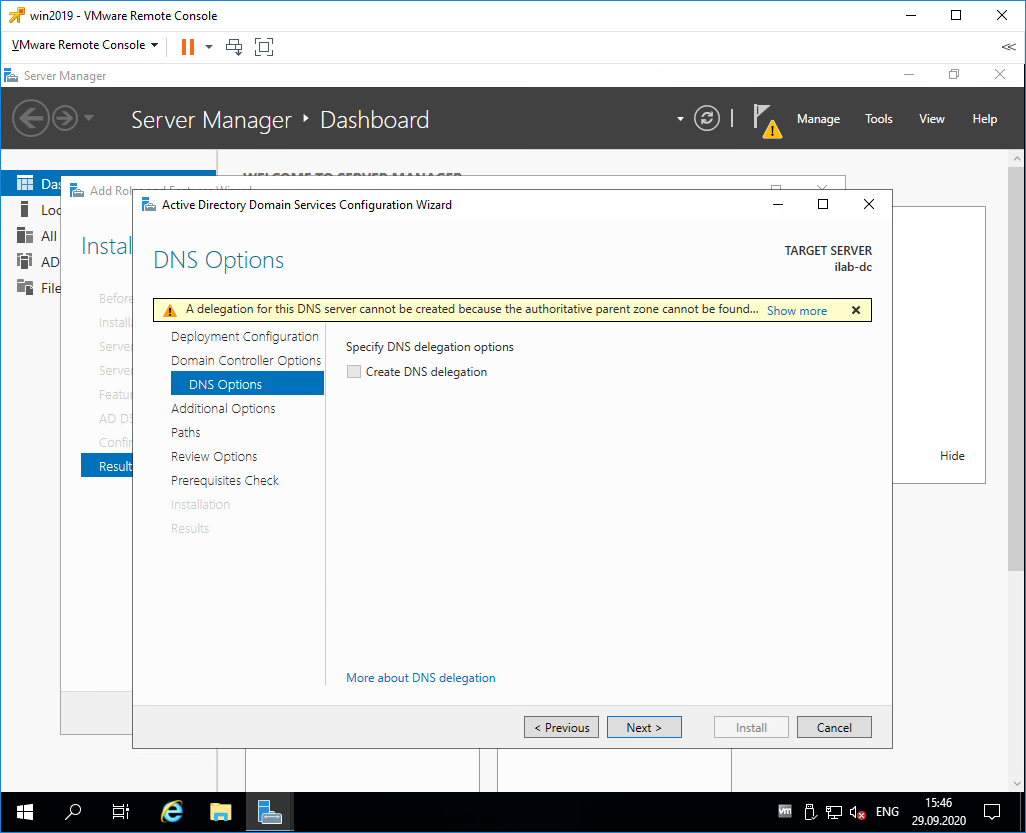

Не обращаем внимание на предупреждение «A delegation for this DNS server cannot be created because the authoritative parent zone cannot be found…». Нам не нужно делать делегирование, у нас DNS сервер будет на контроллере домена. Next.

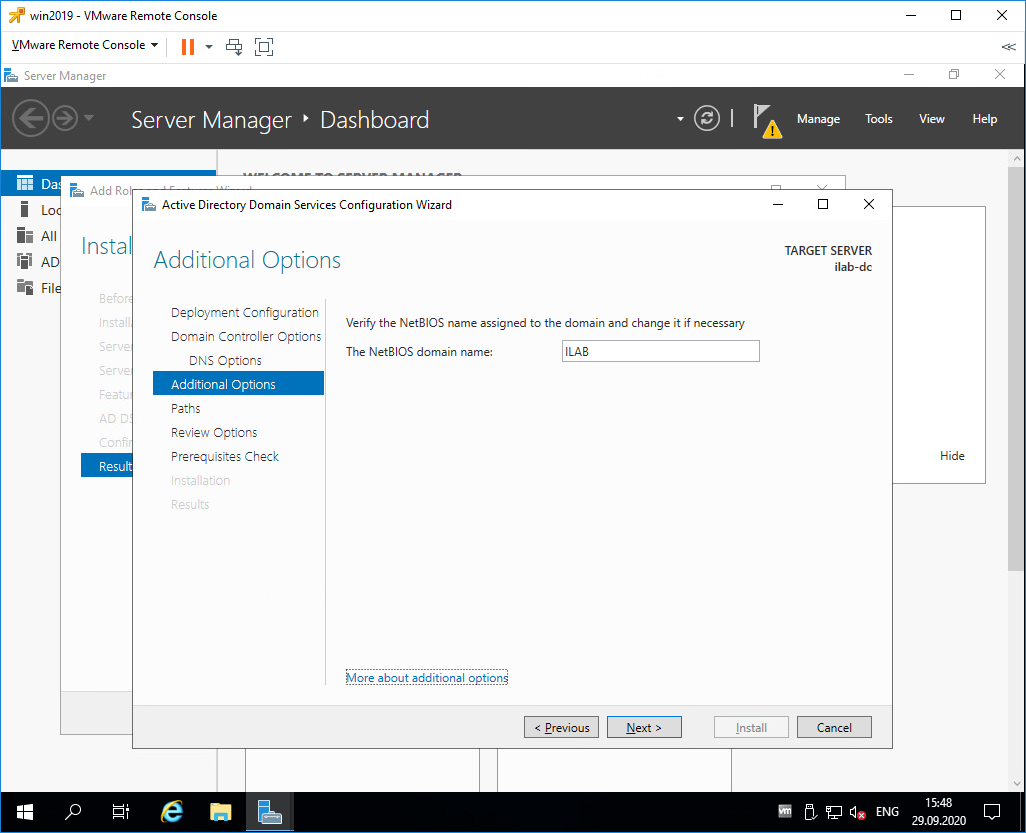

В разделе Additional Options нужно указать NetBIOS name для нашего домена, я указываю «ILAB». Next.

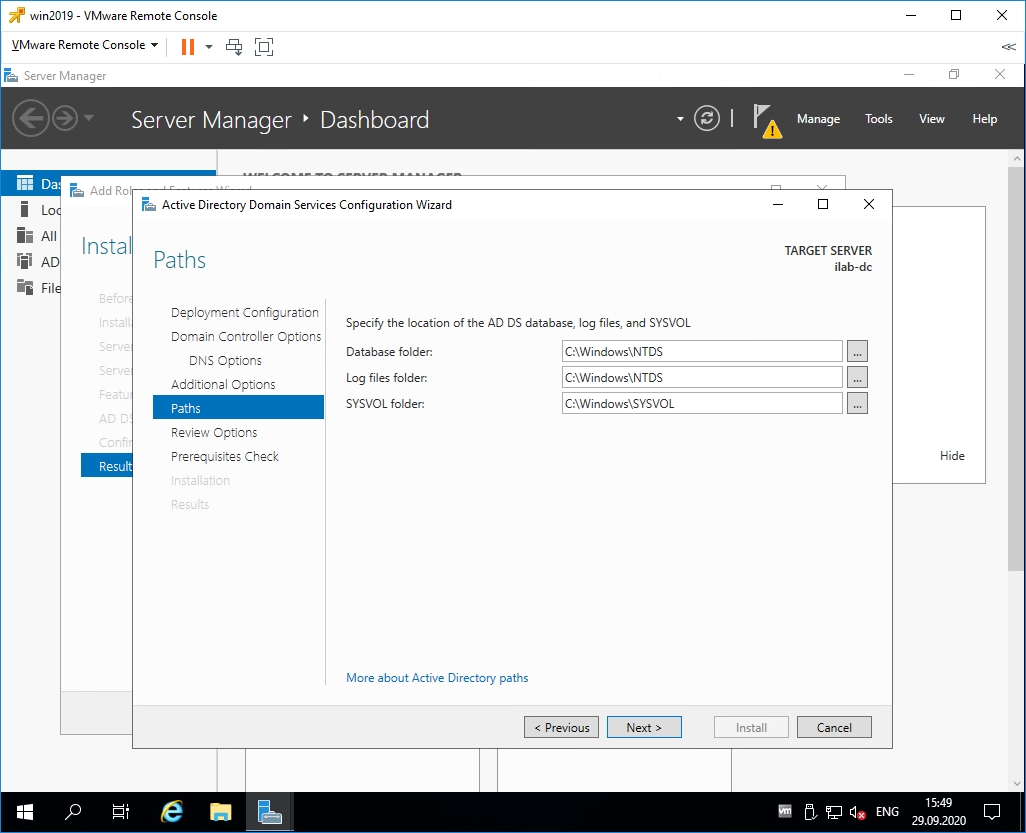

В разделе Paths можно изменить пути к базе данных AD DS, файлам журналов и папке SYSVOL. Без нужды менять их не рекомендуется. По умолчанию:

- Database folder: C:\Windows\NTDS

- Log files folder: C:\Windows\NTDS

- SYSVOL folder: C:\Windows\SYSVOL

Next.

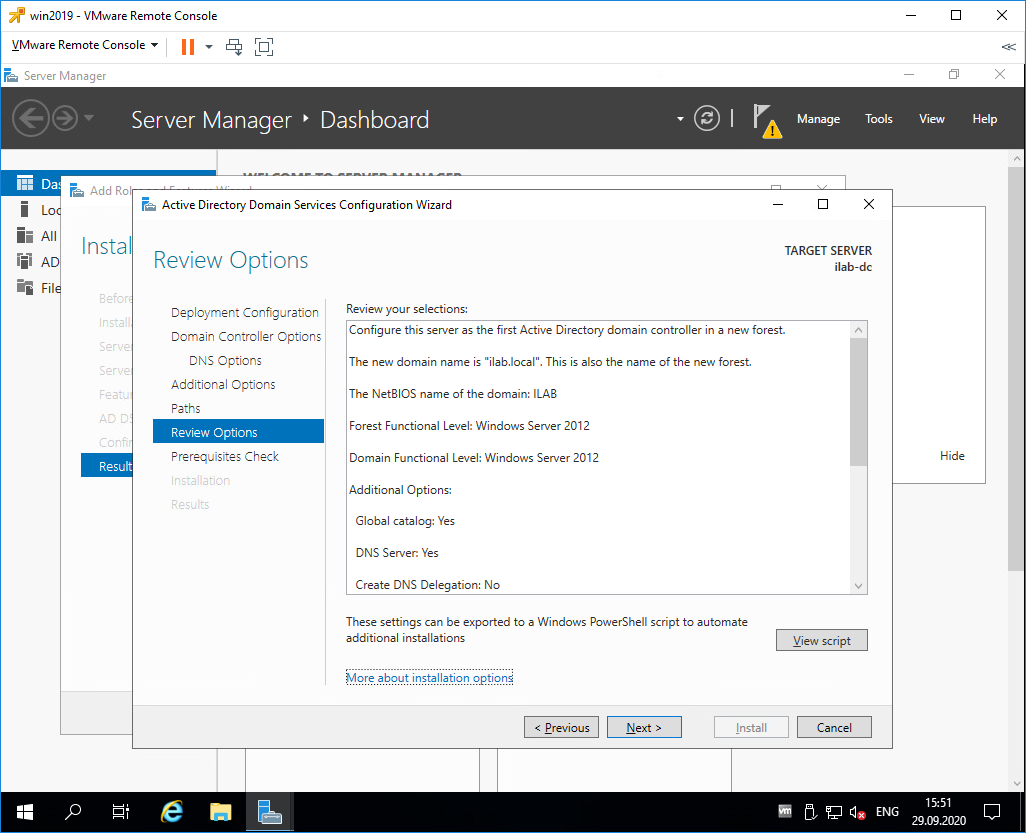

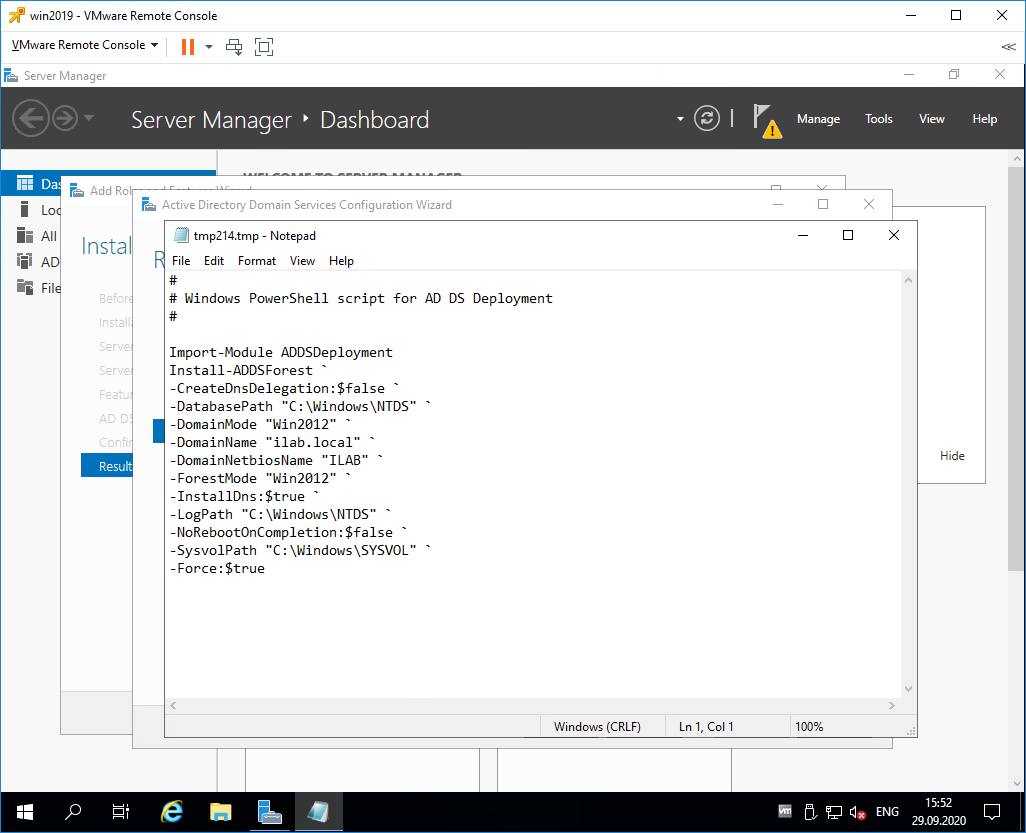

В разделе Review Options проверяем параметры установки. Обратите внимание на кнопку View script. Если её нажать, то сгенерируется tmp файл с PowerShell скриптом для установки контроллера домена.

Сейчас нам этот скрипт не нужен, но он может быть полезен системным администраторам для автоматизации установки роли контроллера домена с помощью PowerShell.

Next.

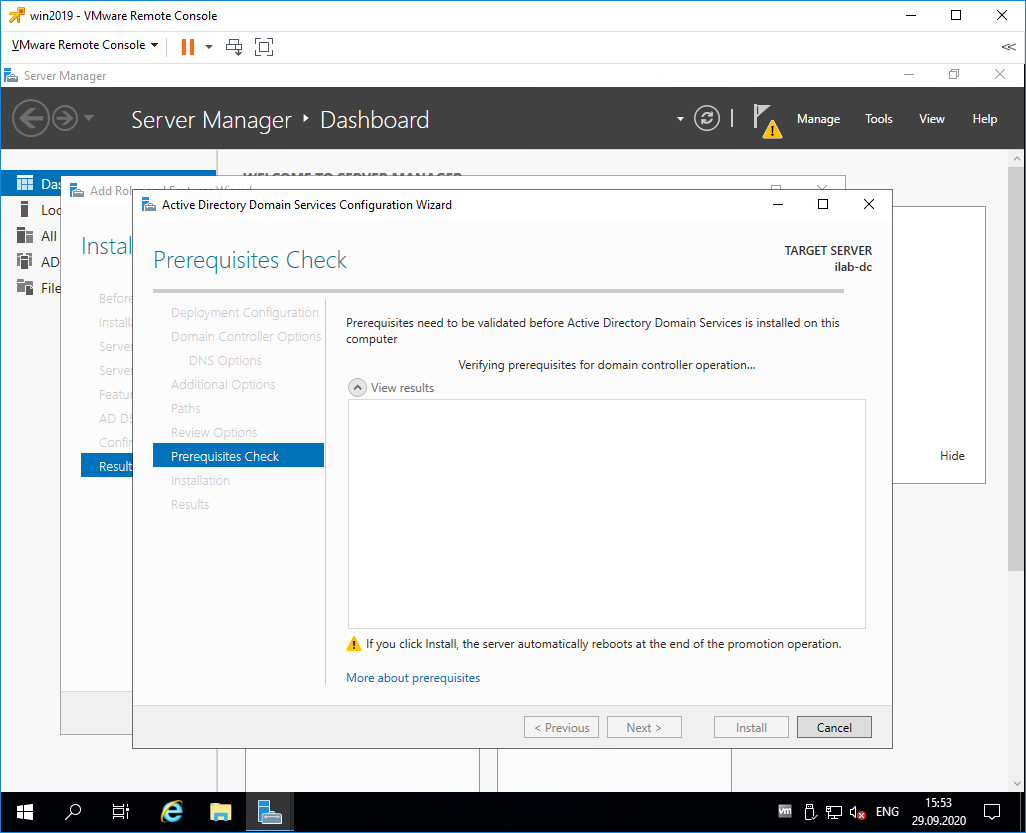

Попадаем в раздел Prerequisites Check, начинаются проверки предварительных требований.

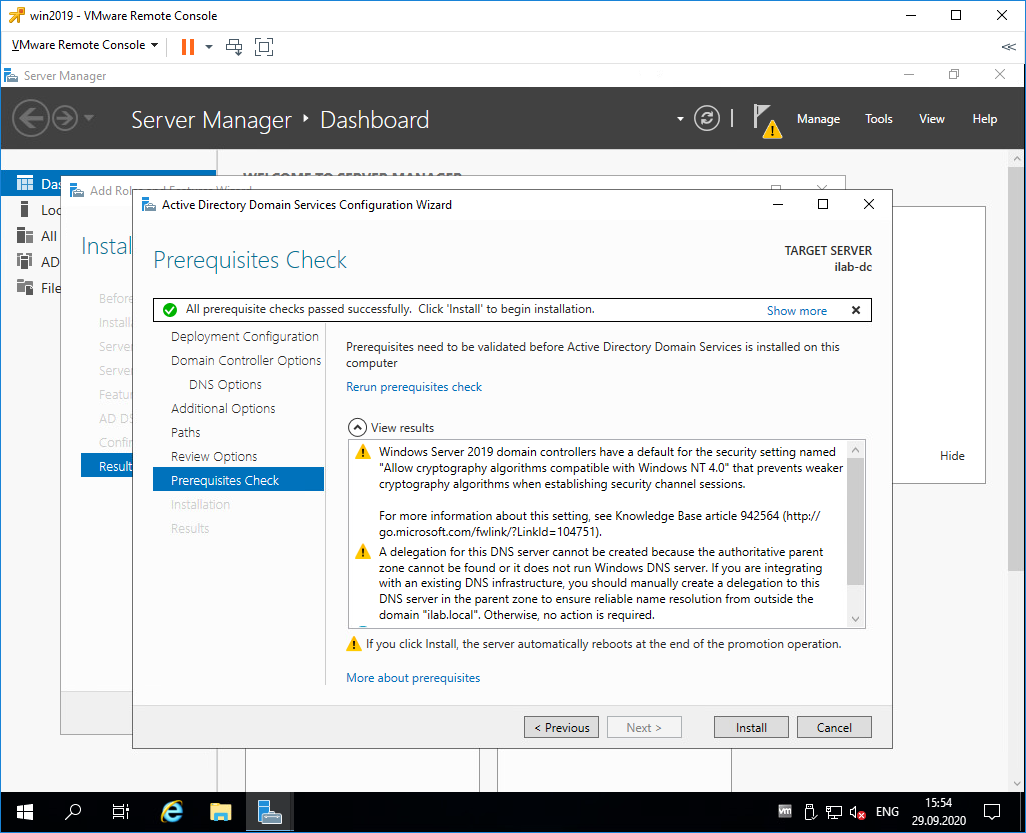

Проверки прошли успешно, есть два незначительных предупреждения про DNS, которое мы игнорируем и про безопасность, тож игнорируем. Пытался пройти по предложенной ссылке, она оказалась нерабочей.

Для начала установки роли контроллера домена нажимаем Install.

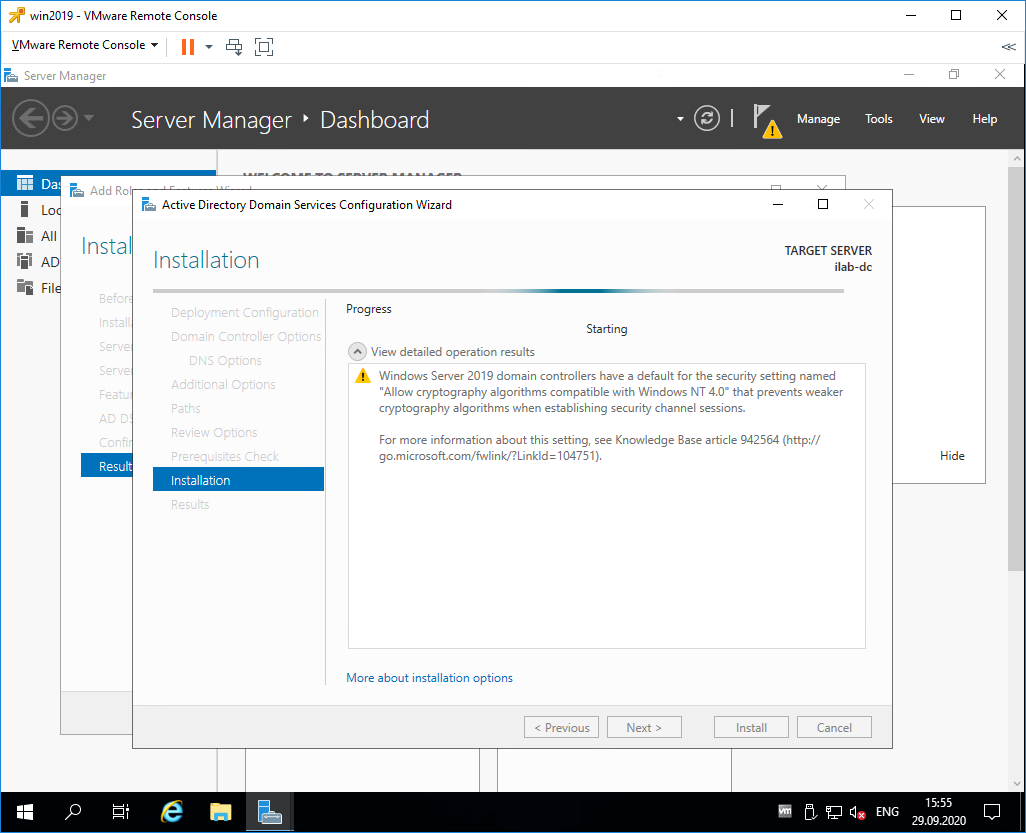

Начинается процесс установки.

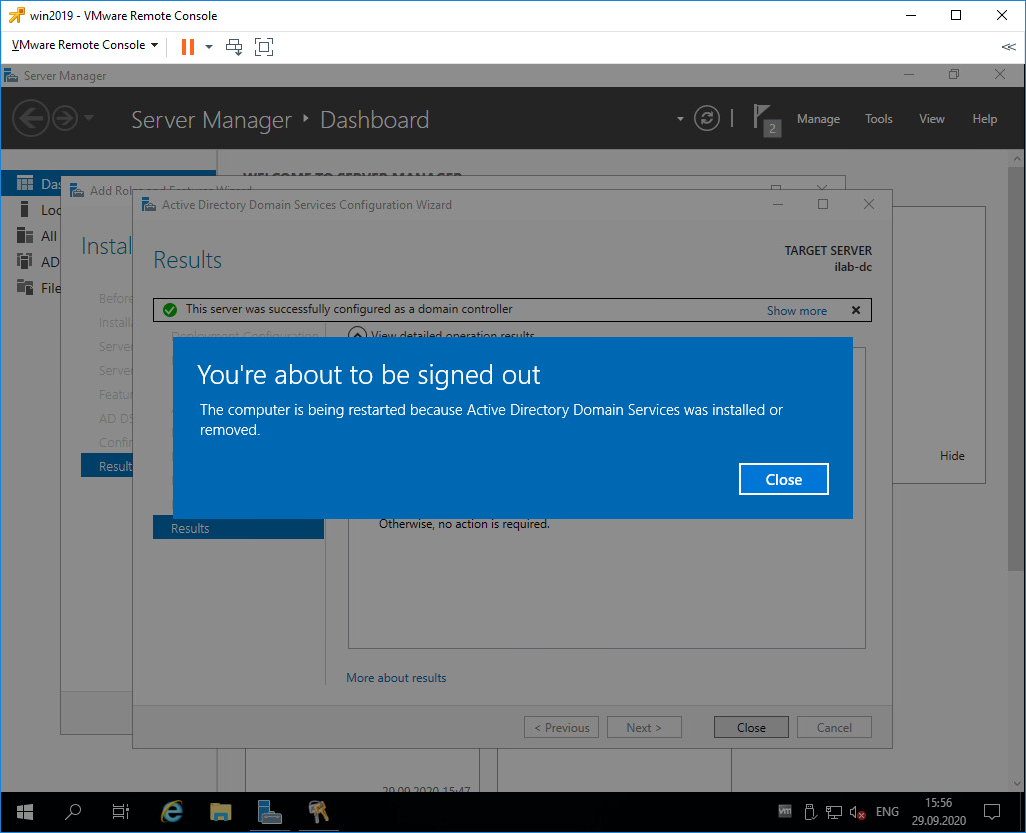

Сервер будет перезагружен, о чём нас и предупреждают. Close.

Дожидаемся загрузки сервера.

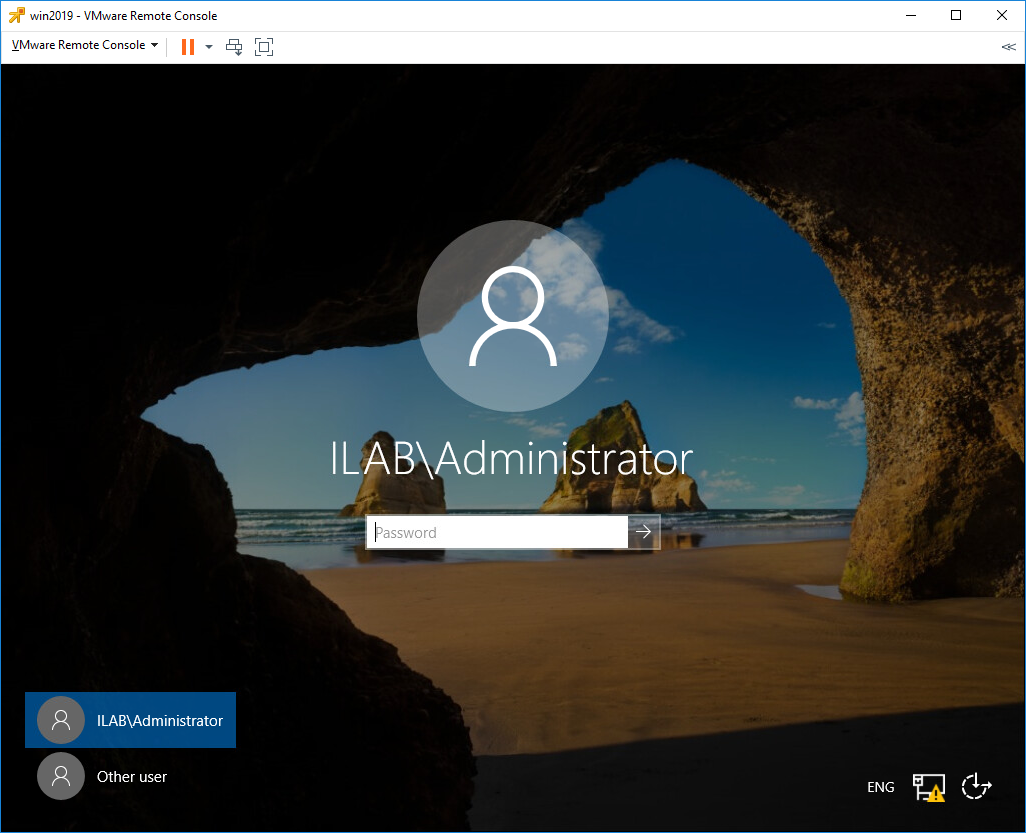

Первоначальная настройка контроллера домена

Наша учётная запись Administrator теперь стала доменной — ILAB\Administrator. Выполняем вход.

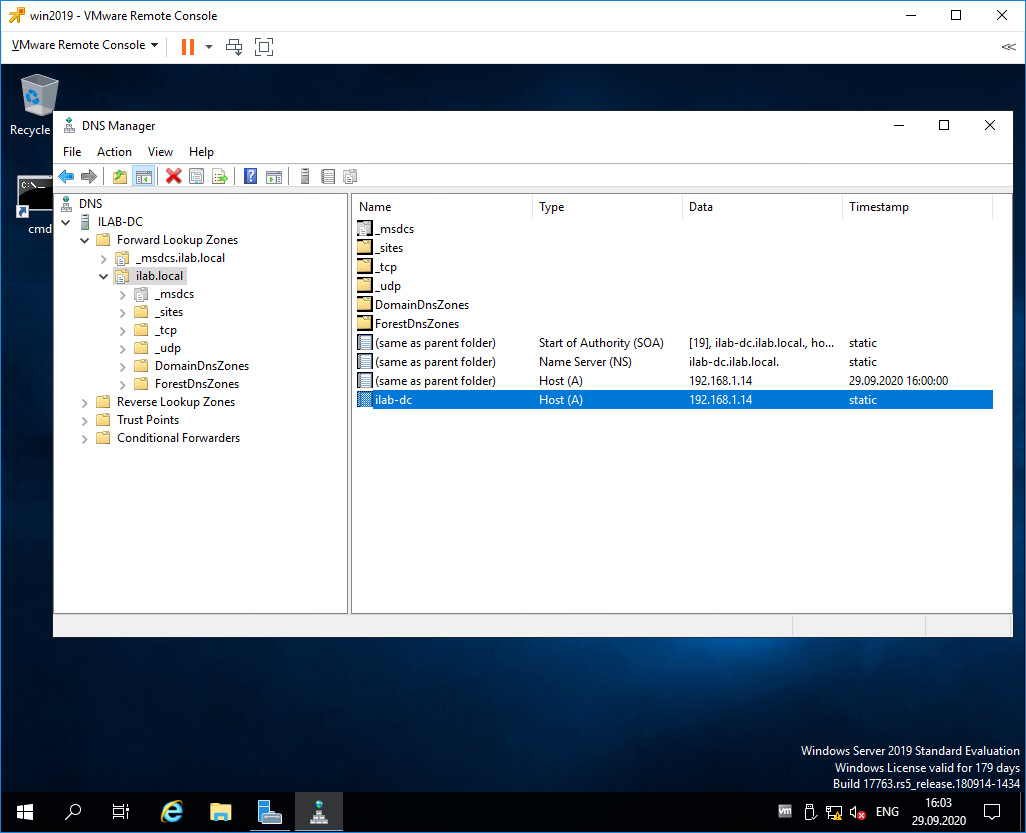

Видим, что на сервере автоматически поднялась служба DNS, добавилась и настроилась доменная зона ilab.local, созданы A-записи для контроллера домена, прописан NS сервер.

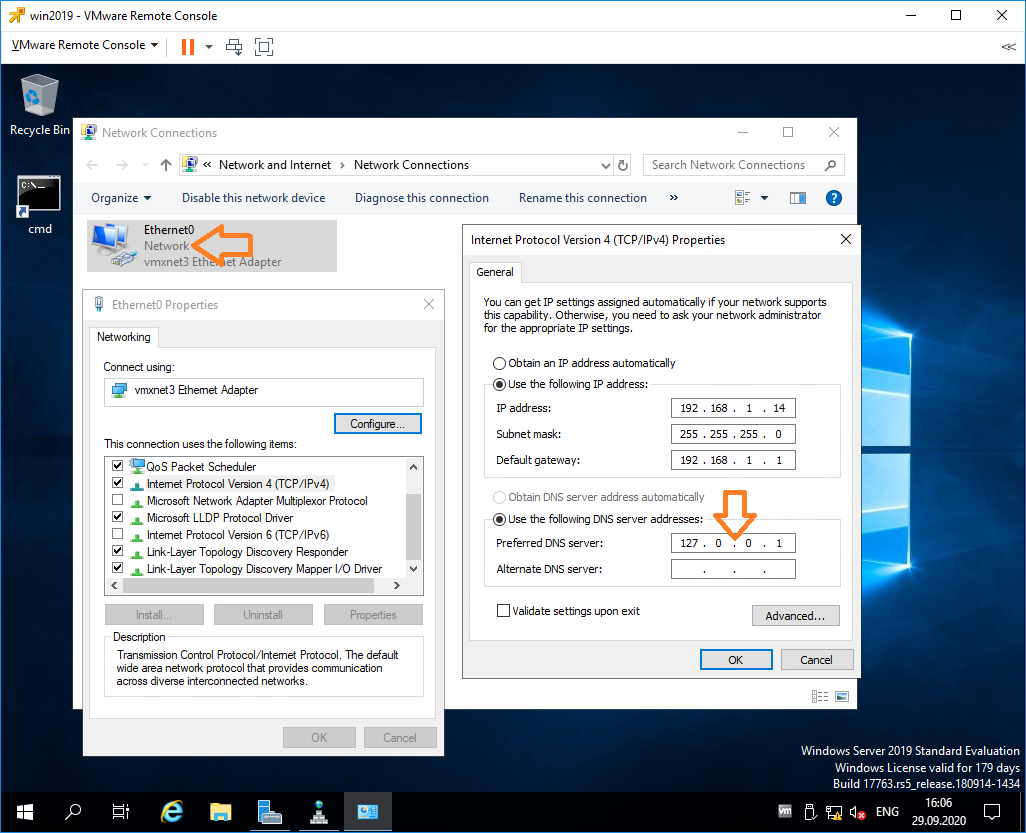

На значке сети отображается предупреждение, по сетевому адаптеру видно, что он не подключен к домену. Дело в том, что после установки роли контроллера домена DNS сервер в настройках адаптера сменился на 127.0.0.1, а данный адрес не обслуживается DNS сервисом.

Сменим 127.0.0.1 на статический IP адрес контроллера домена, у меня 192.168.1.14. OK.

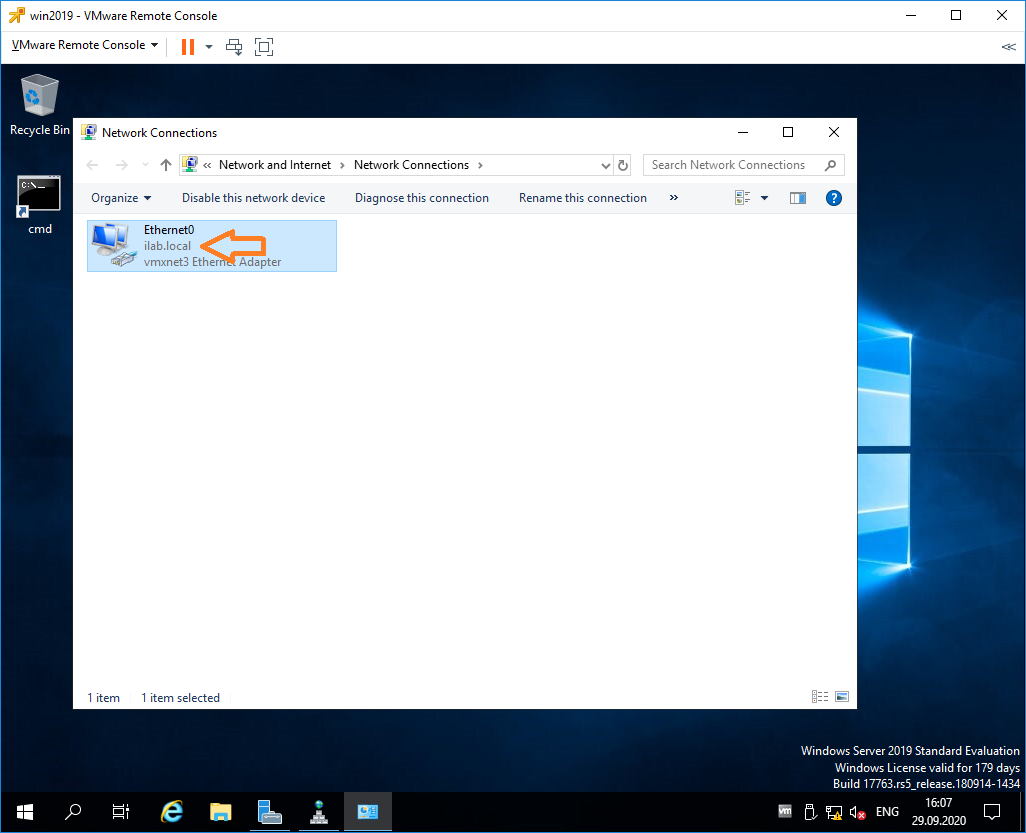

Теперь сетевой адаптер правильно отображает домен, предупреждение в трее на значке сети скоро пропадёт.

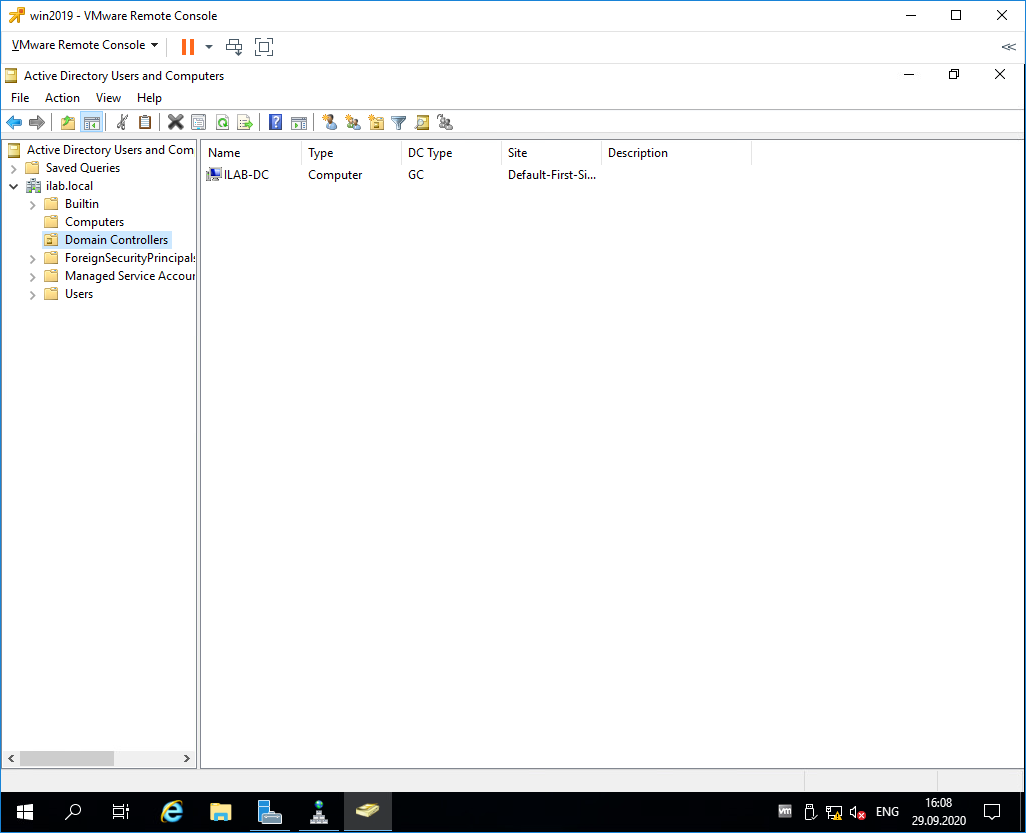

Запускаем оснастку Active Directory Users and Computers. Наш контроллер домена отображается в разделе Domain Controllers. В папкe Computers будут попадать компьютеры и сервера, введённые в домен. В папке Users — учётные записи.

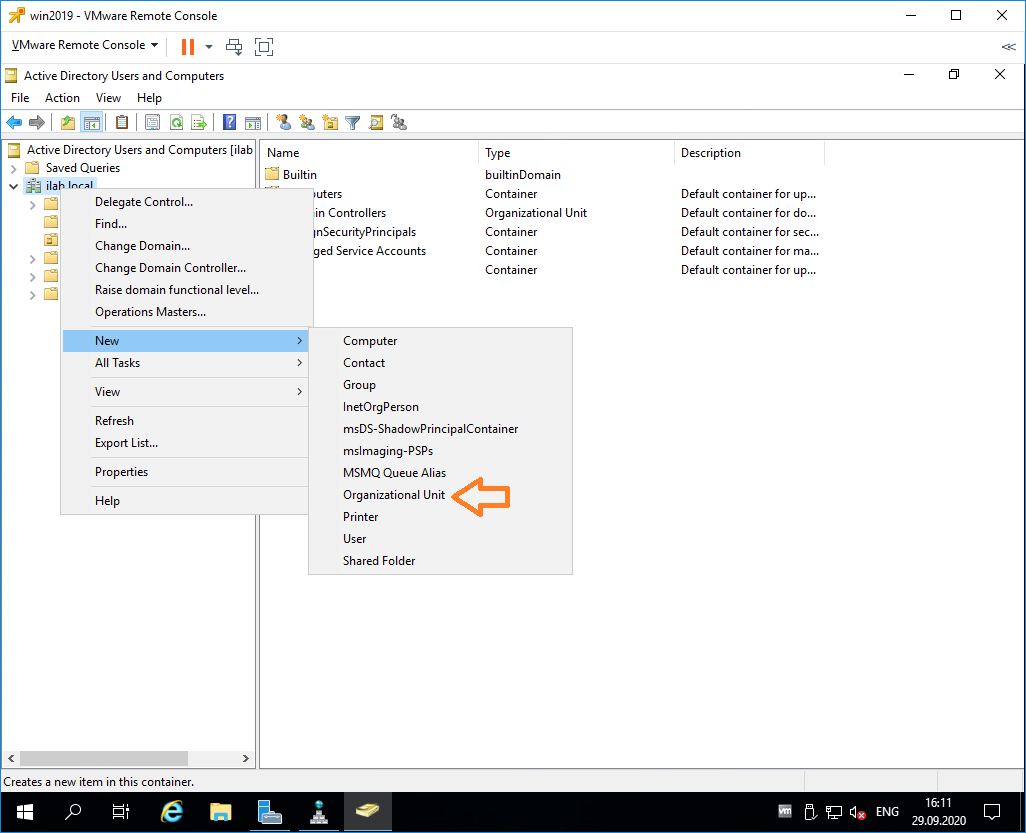

Правой кнопкой на корень каталога, New > Organizational Unit.

Создаём корневую папку для нашей компании. При создании можно установить галку, которая защищает от случайного удаления.

Внутри создаём структуру нашей компании. Можно создавать учётные записи и группы доступа. Создайте учётную запись для себя и добавьте её в группу Domain Admins.

Рекомендуется убедиться, что для публичного сетевого адаптера включен Firewall, а для доменной и частной сетей — отключен.