Продолжаем цикл статей о противодействии классу вирусов-шифровальщиков в корпоративной среде. В предыдущих частях мы рассмотрели настройку защиты на файловых серверах с помощью FSRM и использования теневых снимков дисков для быстрого восстановления данных после атаки. Сегодня речь пойдет о способе предотвращения запуска исполняемых файлов вирусов-шифровальщиков (в том числе обычных вирусов и троянов) на ПК пользователей.

Помимо антивируса, еще одним барьером для предотвращения запуска вредоносного ПО на компьютерах пользователей могут быть политики ограниченного использования программ. В среде Windows это могут быть технология Software Restriction Policies или AppLocker. Мы рассмотрим пример использования Software Restriction Policies для защиты от вирусов.

Software Restriction Policies (SRP) предоставляют возможность разрешать или запрещать запуск исполняемых файлов с помощью локальной или доменной групповой политики. Метод защиты от вирусов и шифровальщиков с помощью SRP предполагает запрет запуска файлов из определенных каталогов в пользовательском окружении, в которые, как правило, попадают файлы или архивы с вирусом. В подавляющем большинстве случаев файлы с вирусом, полученные из интернета или из электронный почты оказываются внутри каталога %APPDATA% профиля пользователя (в нем же находится папки %Temp% и Temporary Internet Files). В этом же каталоге хранятся распакованные временные копии архивов, когда пользователь не глядя открывает архив полученный по почте или скачанный с интернета.

При настройке SRP могут быть использованы две стратегии:

- Разрешить запуск исполняемых файлов на компьютере только из определенных папок (как правило, это каталоги %Windir% и Program Files / Program Files x86) – это самый надежный метод, но требует длительного периода отладки и выявления нужного ПО, которое не работает в такой конфигурации

- Запрет запуска исполняемых файлов из пользовательских каталогов, в которых в принципе не должно быть исполняемых файлов. Именно в этих каталогах в большинстве случаев оказываются файлы вируса при появлении на компьютере. Кроме того, у пользователя, не обладающего правами администратора, просто отсутствуют права на запись в каталоги системы кроме своих собственных. Поэтому вирус просто не сможет поместить свое тело куда-либо кроме директорий в профиле пользователя.

Мы рассмотрим создание SRP по второму варианту, как достаточно надежному и менее трудоемкому во внедрении. Итак, создадим политику, блокирующую запуск файлов по определенным путям. На локальном компьютере это можно сделать с помощью консоли gpedit.msc, если политика должна использоваться в домене, нужно в консоли Group Policy Management (gpmc.msc) создать новую политику и назначить ее на OU с компьютерами пользователей.

Примечание. Настоятельно рекомендуем перед внедрением SRP политик, протестировать их работу на группе тестовых компьютерах. В случае обнаружения легитимных программ, которые не запускаются из-за SRP, нужно добавить отдельные разрешительные правила.

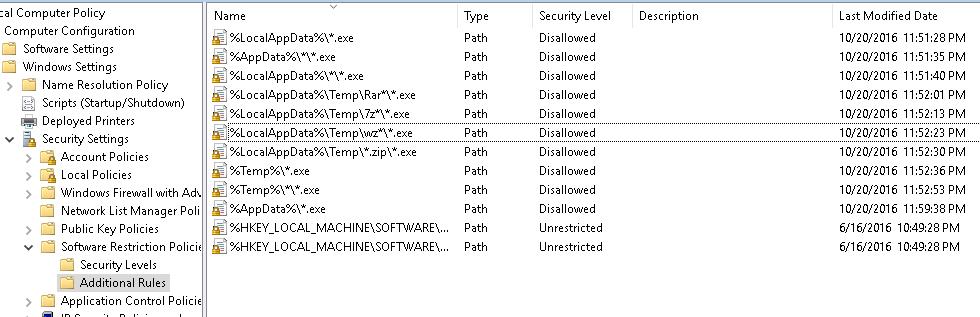

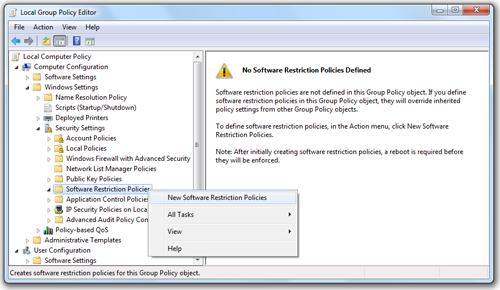

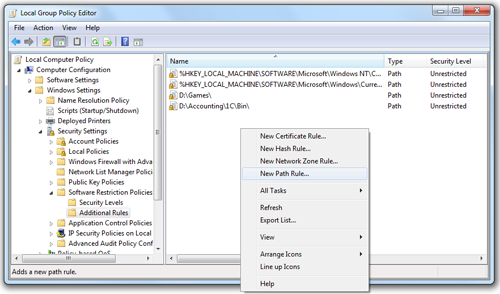

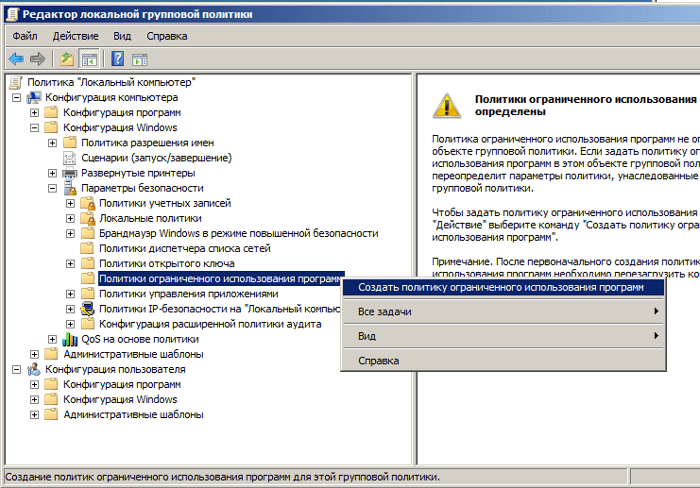

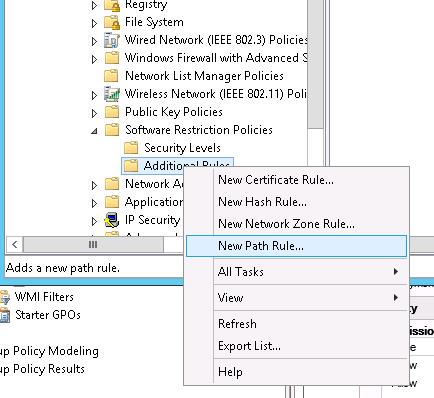

В консоли редактора GPO перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings . Щелкните ПКМ по Software Restriction Policies и выберите New Software Restriction Policies.

- Path: %AppData%\*.exe

- Security Level: Disallowed

- Description: Блокировка запуска exe файлов из папки %AppData%

| Описание | Windows XP и 2003 | Windows Vista/7/8/10, Windows Server 2008/2012 |

| Запрет запуска файлов из %LocalAppData% | %UserProfile%Local Settings*.exe | %LocalAppData%\*.exe |

| Запрет запуска файлов из вложенных каталогов %AppData%: | %AppData%\*\*.exe | %AppData%\*\*.exe |

| Запрет запуска файлов из вложенных каталогов %LocalAppData% | %UserProfile%\Local Settings\*\*.exe | %LocalAppData%\*\*.exe |

| Запрет запуска exe файлов из архивов, открытых с помощью WinRAR | %UserProfile%\Local Settings\Temp\Rar*\*.exe | %LocalAppData%\Temp\Rar*\*.exe |

| Запрет запуска exe файлов из архивов, открытых с помощью 7zip | %UserProfile%\Local Settings\Temp\7z*\*.exe | %LocalAppData%\Temp\7z*\*.exe |

| Запрет запуска exe файлов из архивов, открытых с помощью WinZip | %UserProfile%\Local Settings\Temp\wz*\*.exe | %LocalAppData%\Temp\wz*\*.exe |

| Запрет запуска exe файлов из архивов, открытых с помощью встроенного архиватора Windows | %UserProfile%\Local Settings\Temp\*.zip\*.exe | %LocalAppData%\Temp\*.zip\*.exe |

| Запрет запуска exe файлов из каталога %temp% | %Temp%\*.exe | %Temp%\*.exe |

| Запрет запуска exe файлов из вложенных каталогов %temp% | %Temp%\*\*.exe | %Temp%\*\*.exe |

| Опционально. Запрет запуска exe фалов из любых каталогов в профиле пользователя .

Важно. с эти правилом нужно быть внимательным, т.к. некоторое ПО, например плагины браузеров, установщики – хранят свои исполняемые файлы в профиле. Для таких программ нужно будет сделать правило исключения SRP |

%UserProfile%\*\*.exe | UserProfile%\*\*.exe |

Вы можете добавить собственные каталоги. В нашем примере получился примерно такой список запрещающих правил SRP.

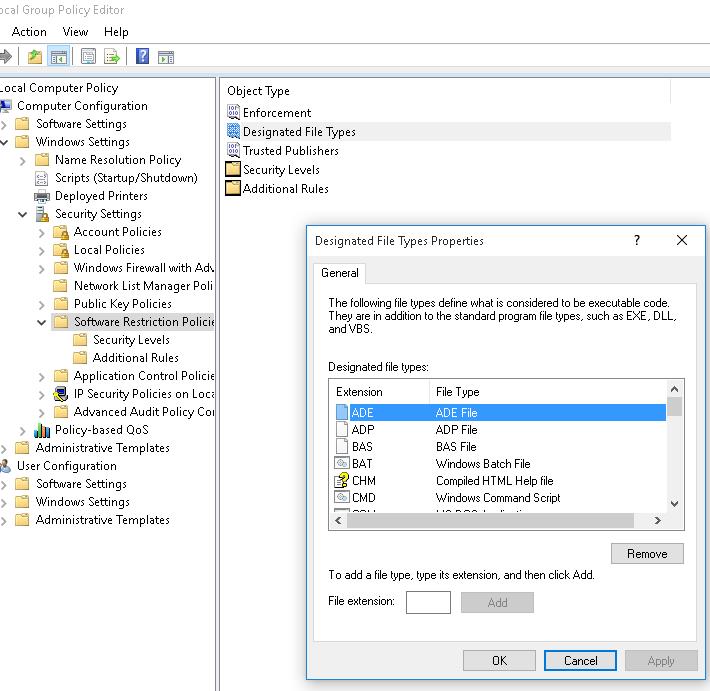

Как правило, также следует запретить запуск других расширений потенциально опасных файлов (*.bat,*.vbs, *.js, *.wsh и т.п.), ведь вредоносный код может находиться не только в *.exe файлах. Для этого нужно изменить пути в правилах SPR , удалив вхождения *.exe. Таким образом, будет запрещен запуск всех исполняемых файлов и файлов сценариев в указанных каталогах. Список «опасных» расширений файлов задается в параметрах политики SRP в разделе Designated File Types. Как вы видите, в нем уже есть предустановленный список расширений исполняемых файлов и скриптов. Можете добавить или удалить определенные расширения.

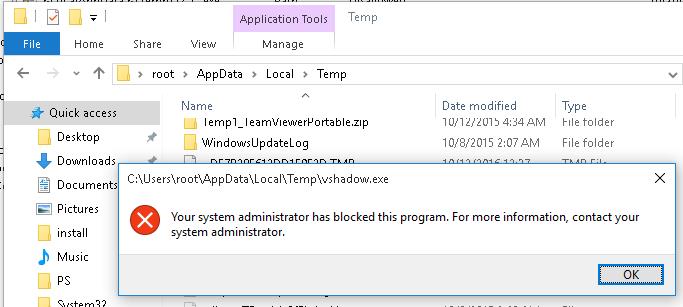

Your system administrator has blocked this program. For more info, contact your system administrator.

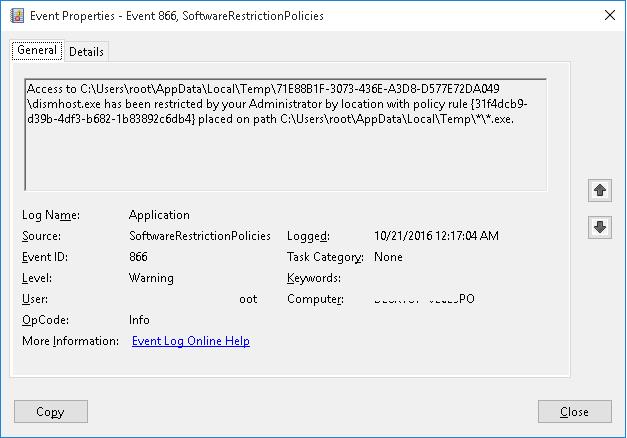

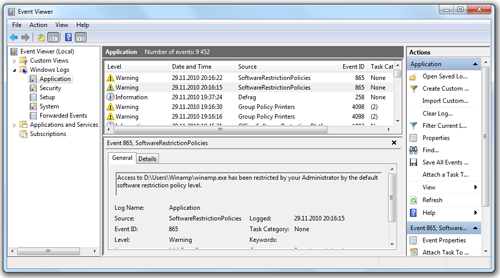

Попытки запуска исполняемых файлов из защищенных каталогов, которые были блокированы политиками SRP можно отслеживать с помощью журнала событий Windows. Интересующие нас события находятся в разделе Application, и имеют Event ID 866, с источником SoftwareRestrictionPolicies и примерно таким текстом:

Access to C:\Users\root\AppData\Local\Temp\71E88B1F-3073-436E-A3D8-D577E72DA049\dismhost.exe has been restricted by your Administrator by location with policy rule {31f4dcb9-d39b-4df3-b682-1b83892c6db4} placed on path C:\Users\root\AppData\Local\Temp\*\*.exe.

Совет. В том случае, если политика мешает запуску нужного доверенного приложения, можно добавить это файл в исключения политики (создав новое правило, указывающее на этот *.exe файл со значением Unrestricted).

Итак, мы показали общий пример техники использования политики ограниченного использования программ (SRP или Applocker) для блокировки вирусов, шифровальщиков и троянов на компьютерах пользователей. Рассматриваемая методик позволяет существенно усилить степень защиты систем от запуска вредоносного кода пользователями.

В данной статье рассказывается о механизме Software Restriction Policies (SRP), который предназначен для создания политик запуска программ в среде Microsoft Windows. В частности, для возможности использования SRP для минимизации рисков возможного инфицирования компьютера вредоносными программами.

1. С чего начинается защита от вирусов

2. Описание механизма SRP

3. Работа с SRP

4. Устранение возможных проблем

5. Выводы

С чего начинается защита от вирусов и других зловредных программ?

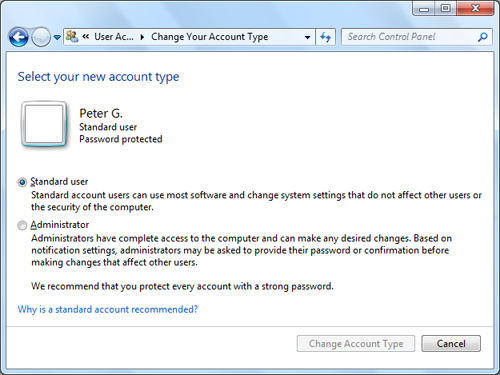

Защита от компьютерных вирусов, «троянских коней» и прочей дряни в первую очередь зависит от того, с какими привилегиями ты заходишь в компьютер. Обычно все учётные записи (логины) делятся на две категории — административные, предназначенные для установки программ и настройки системы; и стандартные (с ограниченными правами), предназначенные для ежедневной работы. Хочешь что-то настроить, проинсталлировать? Входи Администратором. Хочешь смотреть фильмы, писать курсовую, общаться в Skype? Входи стандартным пользователем.

Дело в том, что у стандартных пользователей нет прав на инсталляцию программ и настройку системы, за счёт чего она работает весьма стабильно и безопасно. Что-то напортачить или сломать не получится, на это у пользователя просто нет прав. Компьтерный вирус — это не чёрная магия, а программа, просто компьютерная программа, поэтому заразить систему вирусом рядовой пользователь тоже не может. Причём, компьютеру всё равно, новый это вирус или старый, особо хитрый или примитивный — если имеющихся привилегий недостаточно, занести вирус в системную папку или прописать его автозапуск в системном реестре не получится никак.

Рисунок 1. Уровень привилегий учётной записи пользователя в Windows 7

Вне зависимости от того, работаем мы дома или в офисе, в систему всегда следует входить только с ограниченными привилегиями. Системные администраторы должны обладать двумя учётными записями — и рядовой, и административной, но использовать последнюю только при доказанной необходимости. Тип используемой вами учётной записи можно уточнить в Control Panel (Панели Управления).

Однако, существуют зловредные программы, которые способны сохраняться не только в системных папках, но и в User Profile — так называемом профиле, рабочей среде пользователя. Эти программы запускаются каждый раз при входе пользователя в систему. Обычно вирусы такого типа «приезжают» на flash-дисках, рассылаются через программы обмена сообщениями и по электронной почте, попадают в компьютер со специальным образом созданных веб-страниц. Для борьбы с подобного типа угрозами в Windows-системах существует весьма простая и надёжная настройка безопасности — Software Restriction Policies (Политики ограничения программ).

Что же такое Software Restriction Policies?

С помощью SRP можно создать “белый список” программ, которые заведомо разрешены для запуска; все остальные программы будут заблокированы. Например, мы говорим системе “запускай всё из папок C:\Windows, C:\Program Files, D:\Games, а остальное не разрешается”. В результате, приезжающий на флешке вирус тихо «обламывается», не сумев запуститься с неразрешённого пути E:\ или Z:\. Что-то попыталось пролезть с ненадёжного веб-сайта? Оно тоже не запустится, так как было сохранено в папке профиля пользователя Temporary Internet Files или %Temp%. А мы оттуда ничего запускать не разрешали! Присланный посредством Skype «новый супер-пупер скринсейвер», на самом деле представляющий собой троянскую программу, тоже не запустится.

Политика Software Restriction Policies сильно выигрывает в сравнении с любыми тормозяще-навороченными, но в то же время очень ненадёжными антивирусными программами, будь то Kaspersky, NOD или Avast (название и производитель не имеют значения). Ловля блох антивирусным монитором — компьютерный аналог «русской рулетки». Причём, далеко не факт, что вы в ней выиграете. В то же время, SRP сразу же отбросит всё неразрешённое, не вникая, что это там было, хорошее или плохое.

На самом деле, политика не предотвратит сохранение тела вируса на жёстком диске. SRP — не антивирусная программа, она не анализирует содержимое файлов. Но и запуститься хранящейся на диске или flash-носителе потенциально деструктивной программе она не позволит.

SRP не нужно откуда-то скачивать, она уже встроена в следующие системы Microsoft:

- Windows XP Professional, Windows XP Media Center 2005;

- Windows Vista Business, Windows Vista Enterprise & Ultimate;

- Windows 7 Professional, Windows 7 Enterprise & Ultimate;

- Windows Server 2003 и 2008 (все редакции);

К сожалению, никакие системы из серии Windows Home не поддерживаются.

Как включить и настроить политику SRP?

Для включения SRP зайдите в систему с правами администратора и выполните команду Start → Run → gpedit.msc. В разделе Computer Configuration (Конфигурация компьютера) раскройте папку Windows Settings → Security Settings → Software Restriction Policies.

Рисунок 2. Включение политики SRP

На всех упомянутых ранее версиях Windows это окно выглядит примерно одинаково. Однако, в политиках домена Active Directory вы можете найти SRP и в разделе User Configuration (Конфигурация пользователя). Я рекомендую выполнять базовую конфигурацию SRP на уровне Computer Configuration, а User Configuration использовать только для расширения области действия политики для некоторых групп пользователей.

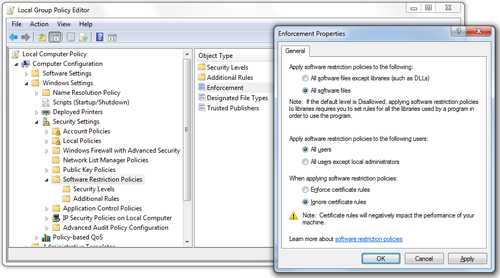

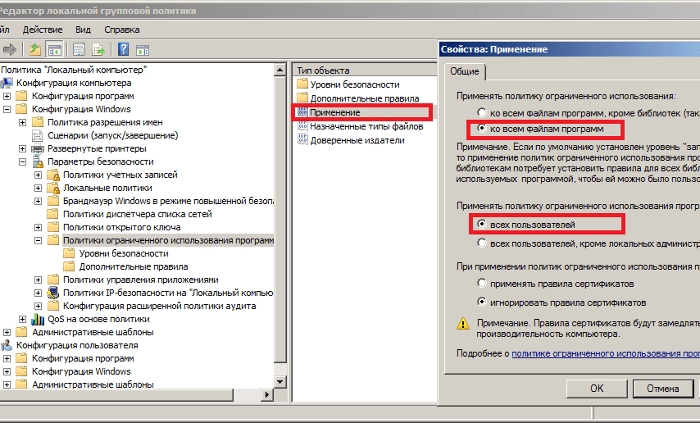

Щёлкните правой кнопкой по папке Software Restriction Policies и выберите команду Create New Policies. Политика создана, теперь нужно сделать дополнительные настройки. Выполните двойной щелчок по значению Enforcement и укажите Apply to: All software files и Apply to: All Users. Тем самым, проверке будут подлежать все программы и динамические библиотеки, и защищены будут все пользователи, включая самых опасных — администраторов.

Параметр Apply to: All software files может оказаться неприменимым для вашей системы, если используются приложения, вызывающие dll-модули некорректными методами либо хранящие множество своих модулей в профилях пользователей. Чтобы облегчить управление такими приложениями, можно ослабить уровень защиты, переключив настройку в положение Apply to: All software except libraries. Однако, учтите, что количество зловредных программ, выполненных в виде динамических библиотек и вызываемых строкой вида rundll32.exe C:\Recycler\virus.dll, неуклонно растёт. И только более строгая, полная фильтрация позволяет защитить систему от крайне опасной проблемы, носящей название DLL Hijacking.

Рисунок 3. Настройка области действия политики SRP

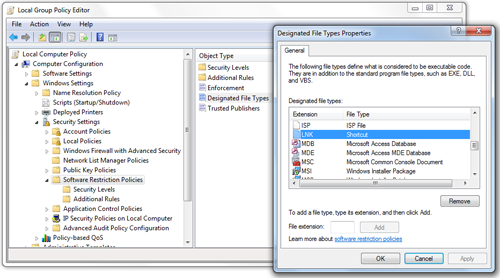

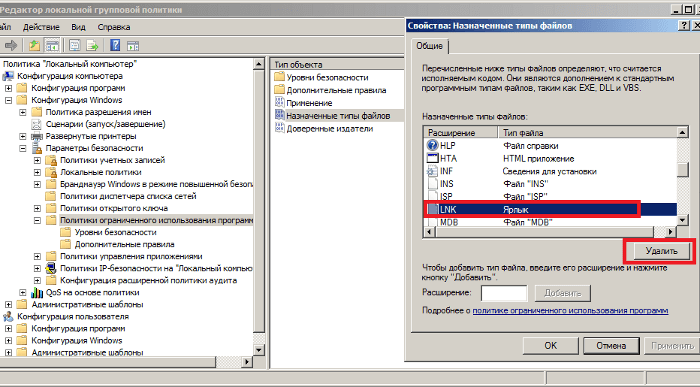

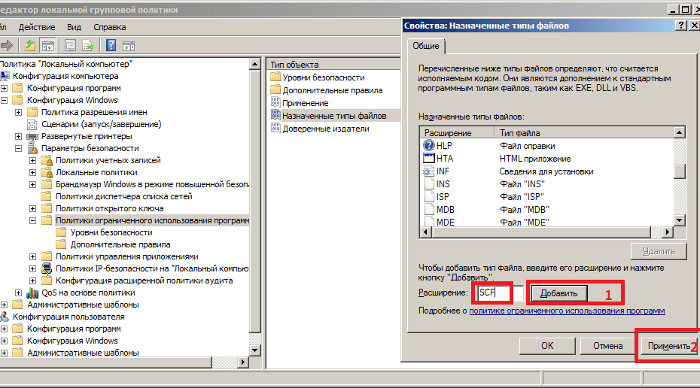

Один параметр может оказаться досадной и никак не улучшающей безопасность помехой — по умолчанию, SRP обрабатывает не только исполняемые файлы, но и некоторые другие типы файлов — например, ярлыки (Shortcuts). Выполните двойной щелчок по значениюDesignated File Types и удалите расширение LNK из списка. Замечу, сами ярлыки и их целевые файлы обрабатываются политикой отдельно. Таким образом, удаляя LNK из списка обрабатываемых расширений, вы не понижаете уровень безопасности системы — создать ярлык на неразрешённый файл и таким образом запустить его в обход политики всё равно будет невозможным.

Рисунок 4. Настройка обрабатываемых политикой SRP типов файлов

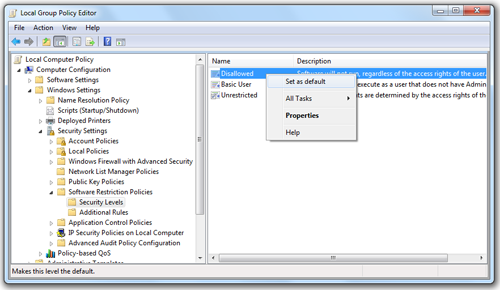

Существуют несколько режимов работы SRP:

- Disallowed: режим «белого списка». По умолчанию, запрещён запуск любых программ, кроме описанных в правилах политики;

- Basic User: режим принудительного ограничения привилегий. Все программы запускаются с привилегиями рядового пользователя, кроме исключений, описанных политикой;

- Unrestricted: режим «чёрного списка». По умолчанию, разрешается запускать любые программы, кроме отдельно заблокированных в правилах политики.

Раскройте папку Security Levels и назначьте режим Disallowed в качестве основного.

Рисунок 5. Включение режима «белого списка» политики SRP

В контейнере Additional Rules перечисляются программы, которые мы разрешаем запускать. Обычно особого внимания это от нас не требует, так как политика автоматически указывает, что все программы, находящиеся в Program Files и Windows, разрешены для запуска. Таким образом, большинство программ будет работать нормально, а стандартные пользователи не имеют прав на изменение содержимого этих папок. Однако, если ваши программы установлены в иные каталоги, добавьте в список дополнительные разрешённые пути или хэш-суммы исполняемых модулей в режиме Unrestricted.

По возможности, не добавляйте в Additional Rules пути, которые открыты рядовым пользователям для Записи. «Белый список» Software Restriction Policies позволяет защитить систему не только от случайно приносимых вирусов, но также от других нежелательных программ — например, чат-клиентов, игр, альтернативных браузеров. Ни в коем случае не добавляйте в Additional Rules пути вида C:\, %Temp% илиF:\ (путь к сменному носителю) с типом доступа Unrestricted, так как это аннулирует весь эффект политики.

Рисунок 6. Настройка списка разрешённых для запуска программ

Итак, политика настроена. Для того, чтобы она вступила в силу, перезагрузите систему. Дальнейшие настройки и переключения режимов работы SRP перезагрузку требовать не будут.

Что делать, если что-то перестало работать?

Существует вероятность, что самая важная для вас программа перестанет работать из-за блокировок, налагаемых политикой SRP. В этом случае, вам на помощь приходит системный журнал, с содержимым которого можно ознакомиться, выполнив команду Start → Run → eventvwr.msc.

Рисунок 7. Просмотр журнала событий Application

Если действительно SRP является причиной неработоспособности программы, вы увидите в журнале одно или несколько предупреждений от источника SoftwareRestrictionPolicies с кодом 865. Внутри сообщения указывается имя и путь заблокированного модуля. Добавьте этот путь или цифровой отпечаток (hash) программы в Additional Rules и запустите программу ещё раз.

Теперь всё работает, но что будет дальше?

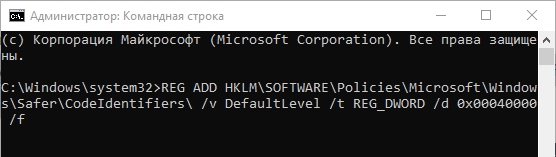

Иногда вам придётся устанавливать новые программы, а также обновлять их и саму систему. Для этого политику SRP нужно временно отключать. Создайте два файла, которые помогут вам облегчить отключение/включение SRP, и сохраните их в папке Windows:

SRP_Disable.reg

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers]

"DefaultLevel"=dword:00040000

SRP_Enable.reg

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers]

"DefaultLevel"=dword:00000000

На самом деле, значение DefaultLevel не отключает политику, а переводит её из режима «белого списка» Default: Disallowed в режим «чёрного списка» Default: Unrestricted, разрешая запуск любых программ, кроме тех, что описаны в контейнере Additional Rules в режиме Disallowed. По возможности, не создавайте записи с типом доступа Disallowed, так как это осложняет работу с политикой.

Создайте ярлыки на reg-файлы на рабочем столе Администратора. Процедура установки новых программ усложняется лишь ненамного по сравнению с тем, как вы привыкли это делать:

- отключаем защиту SRP ярлыком SRP Disable;

- инсталлируем программу или выполняем обновление системы;

- снова включаем SRP ярлыком SRP Enable.

Рисунок 8. Ярлыки управления режимами SRP

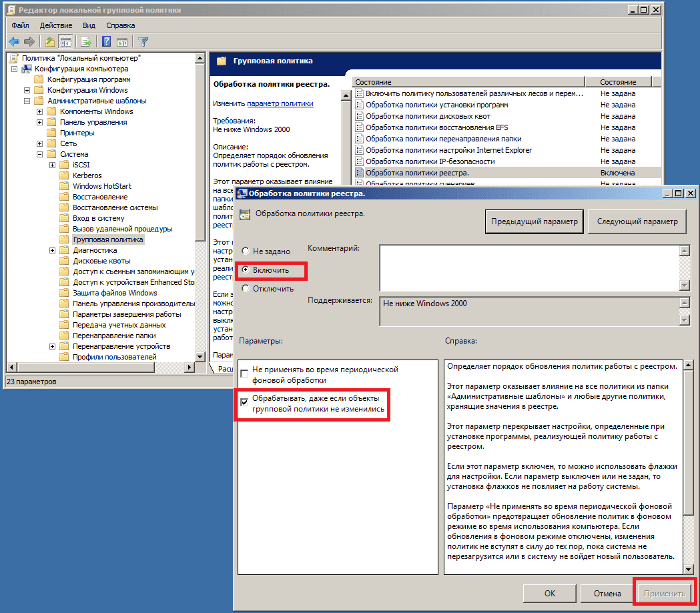

Возможно, поначалу вы будете забывать включать политику после установки программ. Можно настроить систему таким образом, чтобы вручную отключенная защита включалась снова через регулярные интервалы времени. Запустив программу gpedit.msc, в секции Computer Configuration откройте папку Administrative Templates -> System -> Group Policy и в параметре Registry Policy Processing выберите Enabled и включите галочку Process even if the GPO have not changed. В любом случае, после перезагрузки компьютера Software Restriction Policies включится автоматически.

Software Restriction Policies не гарантирует стопроцентную защиту от зловредных программ, но её эффективность может быть по крайней мере на несколько порядков выше эффективности обычных антивирусных программ. Успехов в повышении уровня безопасности вашего компьютера!

Источник

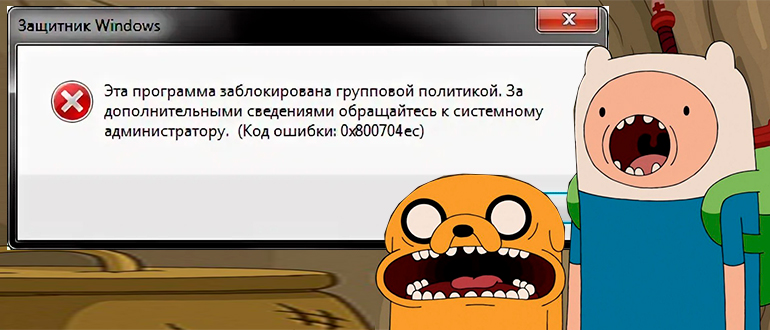

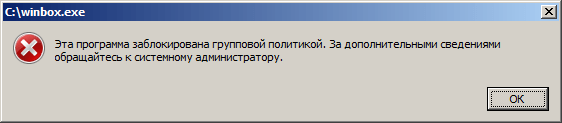

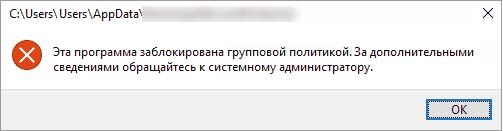

Всем привет! В нашей очередной рубрике мы разбираем еще одну популярную проблему. Вы пытаетесь установить или запустить какую-то программу, но видите ошибку:

Данная установка запрещена политикой, заданной системным администратором.

Текст может быть и таким:

Эта программа заблокирована групповой политикой.

Из текста нам понятно, что идет блокировка программы со стороны групповой политики операционной системы. Там хранится огромное множество настроек, как для служб и самой Windows, так и для сторонних приложений. Блокировка идет из-за нескольких вариантов:

- Вы ранее меняли какие-то настройки и сами установили блокировку.

- Блокировка установлена какими-то сторонними программами.

В любом случае мы можем вручную убрать этот параметр и ошибка больше не будет вас беспокоить. Можете воспользоваться любым из представленных способов из статьи ниже.

Содержание

- Способ 1: Командная строка

- Способ 2: Редактор реестра

- Способ 3: Редактор локальной групповой политики

- Способ 4: Сброс параметров

- Задать вопрос автору статьи

Способ 1: Командная строка

На самом деле нам нужно добавить всего один параметр. Это можно сделать несколькими способами. В первую очередь попробуем воспользоваться консолью. Запустите командную строку с правами администратора. После этого копируем и используем команду:

REG ADD HKLM\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\ /v DefaultLevel /t REG_DWORD /d 0x00040000 /f

Если вы видите ошибку, или команда не применилась – не переживаем, во втором способе мы пропишем все вручную.

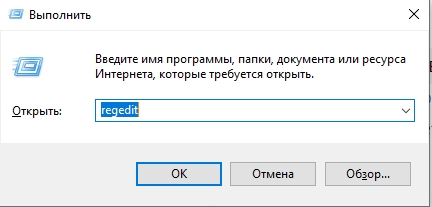

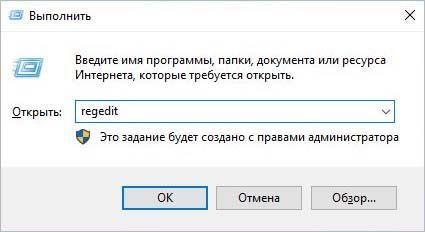

Способ 2: Редактор реестра

- Используем кнопки:

+ R

- Далее используем команду:

regedit

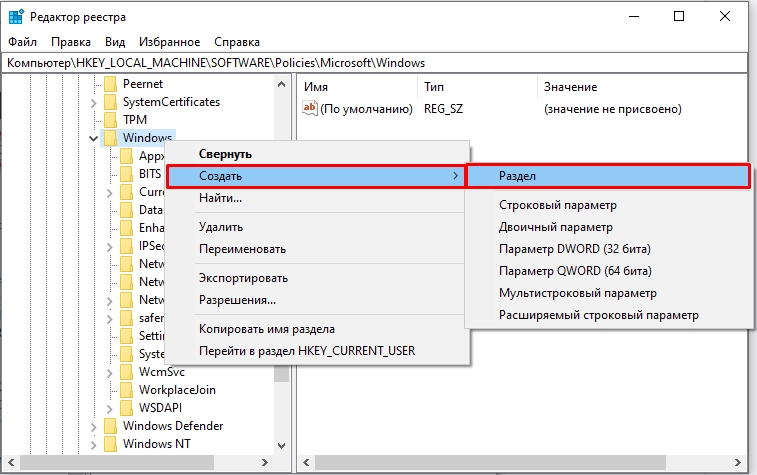

- Раскройте ветку:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows

- Далее в папке «Windows» найдите раздел «DeviceInstall». Если он есть, кликните по нему левой кнопкой мыши и удалите:

Delete

- Если папки и раздела нет, значит и ограничений у вас никаких не установлено.

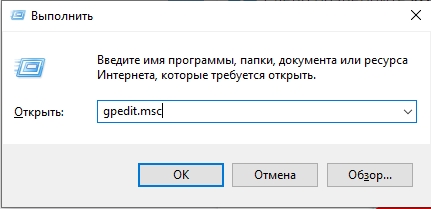

Способ 3: Редактор локальной групповой политики

Все вышеперечисленные действия и настройки можно выполнить через «Редактор локальной групповой политики». Плюс в том, что данный способ более удобный.

- Зажимаем кнопки:

+ R

- Используем команду:

gpedit.msc

ВНИМАНИЕ! Если вы после этого увидели ошибку – читаем эту инструкцию.

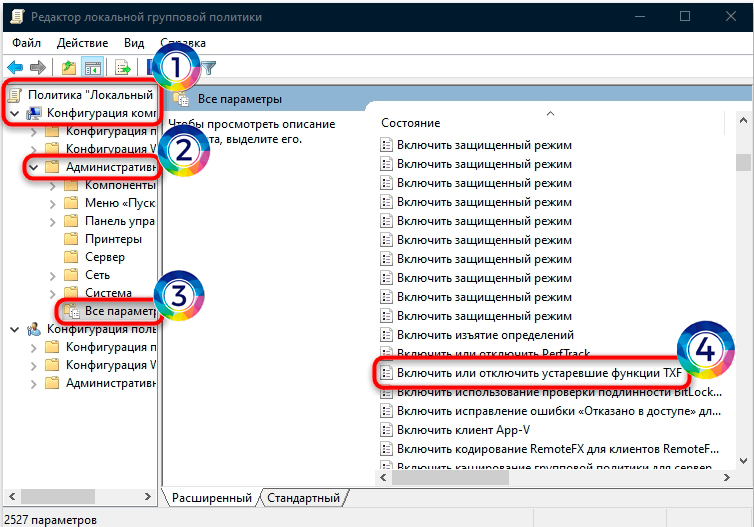

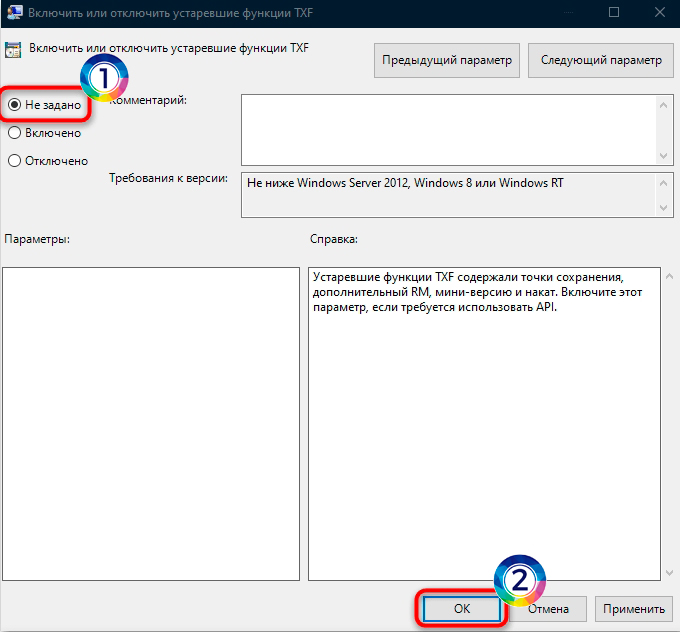

- Заходим в раздел:

Конфигурация компьютера / Административные шаблоны / Все параметры

- Откройте параметр:

Включить или отключить устаревшие функции TXF

- Укажите конфигурацию «Не задано» и кликните по кнопке «ОК» или «Применить».

После этого блокировка должна быть снята, а ошибки больше не будет. Если вы используете программу, которая работает с устройствами, то вы можете увидеть другую ошибку, которая блокирует установку устройств в систему. Тогда делаем следующее:

- Заходим в другой раздел:

Конфигурация компьютера / Административные шаблоны / Система / Установка устройств / Ограничения на установку устройств

- Справа находим параметр:

Запретить установку устройств, не описанных другими параметрами политики

- Устанавливаем точно такую же конфигурацию и применяем настройки.

Способ 4: Сброс параметров

Есть еще один способ – это использовать полный сброс настроек локальной групповой политики. После этого все ограничения будут сняты. Но при этом все настройки примут значения по умолчанию. Если же вы как-то ранее меняли там конфигурации, то они также будут сброшено. Все делается через консоль – запускаем с правами администратора и используем по очередной 3 команды:

RD /S /Q "%WinDir%\System32\GroupPolicy" RD /S /Q "%WinDir%\System32\GroupPolicyUsers" gpupdate /force

На этом все. По идее ошибка уже должна пропасть. Если же она осталась – напишите об этом в комментариях. Кто-то из специалистов портала WiFiGiD.RU вам обязательно поможет.

Немного отступления или вступление.

Если вы читаете данную заметку, скорее всего уже имеете печальный опыт в ситуации, когда любимый антивирус пропустил какую-то заразу.

Наверняка я не открою новую галактику, сообщив, что в большинстве случаев антивирусы устраняют последствия, а не предотвращают заражение. Антивирусные базы этих компаний пополняются за счет несчастных пострадавших от неизвестных ранее вирусов.

Часто слышишь от друзей и знакомых такие просьбы о помощи:

- Вирус зашифровал мои файлы, что делать?

- Как убрать порно-баннер?

- У меня тормозит компьютер, куча установленных программ, но я ничего не устанавливал(а);

- Не открываются сайты, помоги;

- и так далее.. продолжай помогать нам дорогой друг.

Спасение утопающих — дело рук самих утопающих. («Двенадцать стульев», И. Ильф, E. Петров)

Потратив сейчас 15 минут на пошаговую настройку компьютера, вы получите хорошую первоначальную защиту от троянов, баннеров, шифровщиков и прочей массовой нечисти.

Основная часть заметки касается настройки политики SRP — Software restriction policy (англ.: Политика ограниченного использования программ). Данная настройка (политика) работает по следующим принципам:

- Все программы на компьютере могут свободно запускаться и работать только из тех мест (папок), из которых мы это разрешим явно;

- Все остальные программы запускаться и работать не смогут. А следовательно и навредить вам они не смогут.

Единственный маленький минус этого способа предотвращения заражения компьютерными вирусами заключается в том, что после настройки компьютера по данной заметке, установка любой новой программы на ваш компьютер будет занимать на пару минут больше времени. Вас это не останавливает? Тогда перейдем к делу.

Большинство шагов относится к операционной системе Windows 7 (32/64). До Windows 8 пока не дошли ноги, а Windows XP доживает свой век. (Если кому нужно, добавлю описание шагов для XP)

Статья применима к следующим редакциям Windows:

Windows 7 Профессиональная, Windows 7 Корпоративная и Windows 7 Максимальная;

Windows Vista Бизнес, Windows Vista Корпоративная и Windows Vista Максимальная;

Windows XP Professional, Windows XP Media Center 2005.

Windows 7 Домашняя (Базовая и Расширенная) к сожалению не поддерживается. В этих версиях можно использовать «Родительский контроль». Чуть позже опишу и этот способ защиты.

1. Включите обновления вашей операционной системы

Для чего это нужно? Странный вопрос на самом деле. Дело в том, что производители ПО часто выпускают исправления ошибок в работе своих программ. Образно говоря, заколачивают дыры в заборе, через которые на ваш компьютер проникают вирусы.

Как включить обновления?

Пуск -> Все программы -> Центр обновления Windows -> Настройка параметров -> Важные обновления -> Устанавливать обновления автоматически

2. Не работайте под пользователем с правами администратора системы

Работая в системе с правами администратора вы фактически позволяете злоумышленникам (читай вирусам) распоряжаться как у себя дома. Вирусы с большой легкостью и вероятностью могут повредить ваши системные файлы. А если вы работаете под пользователем с ограниченными правами — безопасность системы значительно повышается.

Возьмите себе за правила:

- Ежедневные дела за компьютером (работа с текстом, графикой, интернет, игрушки) выполняйте в системе под пользователем с ограниченными правами;

- Если нужно установить какую либо программу — заходите под пользователем с правами администратора и устанавливайте.

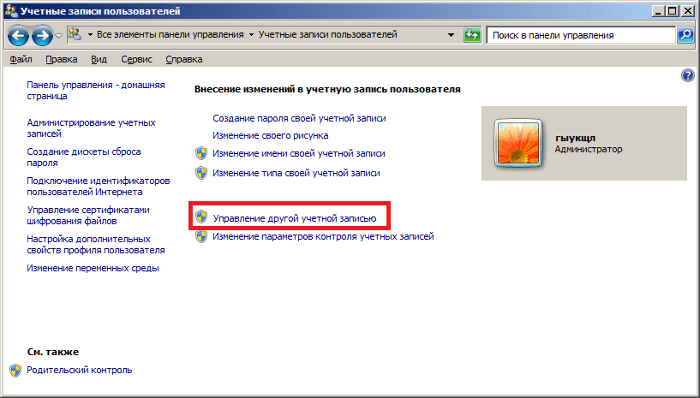

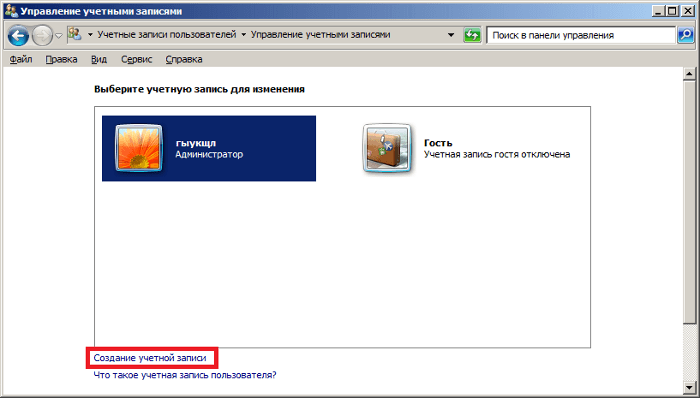

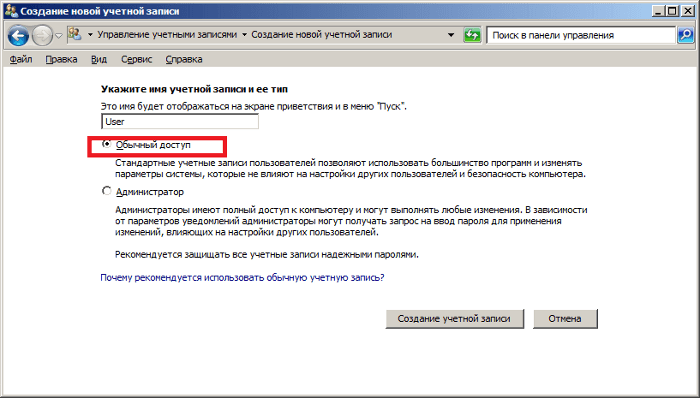

Проверьте под каким пользователем сейчас работаете и, если окажется, что у текущего пользователя права администратора (как в примере ниже), добавьте в систему простого пользователя с ограниченными правами и работайте под ним.

Пуск -> Панель управления -> Учетные записи пользователей

Нажмите «Создание учетной записи»

В будущем ежедневную работу выполняйте от имени этого пользователя, как уже упоминалось выше.

3. Создание политики ограниченного использования программ (SRP)

Все дальнейшие настройки выполняются от имени администратора.

3.1. Откройте редактор групповой политики

Пуск -> Выполнить -> gpedit.msc (или, если нет пункта Выполнить: Пуск -> Найти программы и файлы -> gpedit.msc)

3.2. Создайте политику ограниченного использования программ

В редакторе групповой политики следующий путь:

Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Политики ограниченного использования программ — Создать политику ограниченного использования программ

3.3. Политика ограниченного использования программ — Применение

Применять ко всем файлам программ; Применять для всех пользователей.

3.4. Политика ограниченного использования программ — Назначенные типы файлов

Удалить LNK — Ярлык

Добавить тип SCF

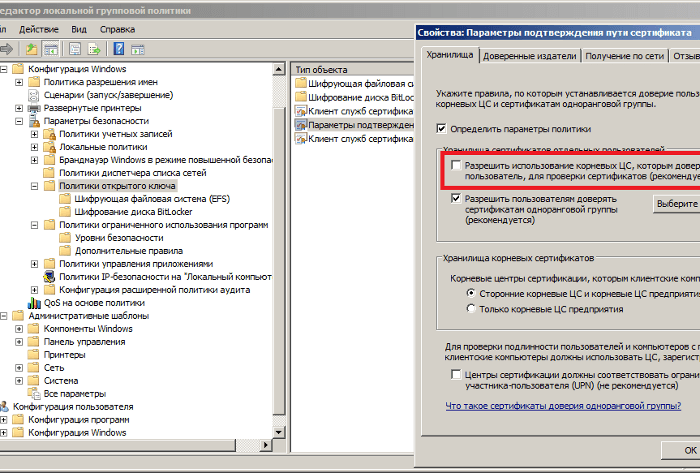

3.5. Политики открытого ключа — Параметры подтверждения пути сертификата

убрать галочку «Разрешить использование корневых ЦС, которым доверяет пользователь, для проверки сертификатов»

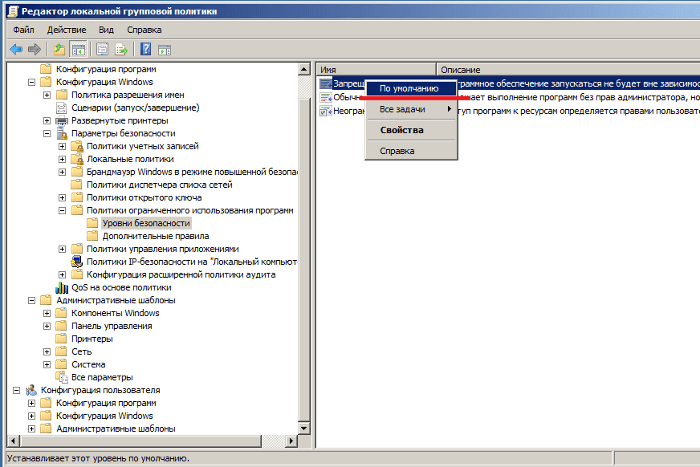

3.6. Политики ограниченного использования программ — Уровни безопасности

Установить Запрещено по умолчанию

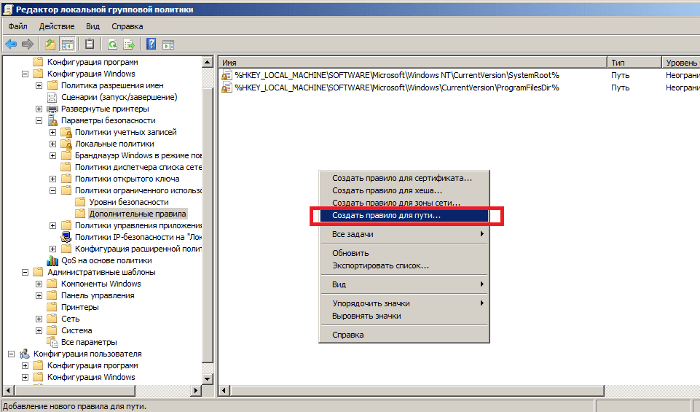

3.7. Политики ограниченного использования программ — Дополнительные правила

Здесь уже есть несколько правил по умолчанию.

Добавим сюда еще пару правил.

В контекстном меню в правой части окна: Создать правило для пути…

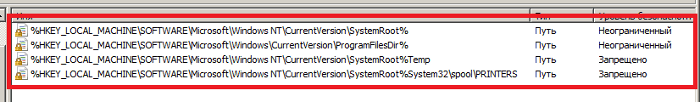

Добавляем следующие правила:

Путь: %HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRoot%Temp — Уровень безопасности: Запрещено

Путь: %HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRoot%System32/spool/PRINTERS — Уровень безопасности: Запрещено

В итоге у нас получился такой список правил:

Путь: %HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRoot% — Уровень безопасности: Неограниченный

Путь: %HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ProgramFilesDir% — Уровень безопасности: Неограниченный

Путь: %HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRoot%Temp — Уровень безопасности: Запрещено

Путь: %HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SystemRoot%System32/spool/PRINTERS — Уровень безопасности: Запрещено

Для Windows 7 x64 здесь будет еще 2 пути по умолчанию:

Путь: %HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ProgramFilesDir (x86)% — Уровень безопасности: Неограниченный

Путь: %HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ProgramW6432Dir% — Уровень безопасности: Неограниченный

Если у вас есть другие места откуда вы обычно запускаете программы (точнее куда вы их устанавливаете), например, игры вы устанавливаете в папку на диске D:

D:\Games

В этом случае добавьте эти пути аналогично тому, как было указано выше, и установите для этих путей уровень безопасности Неограниченный

Очень важное замечание!

Не добавляйте сюда временные папки (c:\temp и т. д.) или папки вашего профиля (c:\users\masha\ и т. д.) с уровнем безопасности Неограниченный! Иначе все наши настройки политики потеряют смысл. Почему? Потому, что вирусы как правило загружаются на ваш компьютер через дыру в браузере или какую-либо другую дыру и записываются в указанные выше места (а точнее они записываются туда, куда имеют доступ на запись). Если вы разрешите запуск программ из этих папок, то сами понимаете что произойдет.

Добавили все необходимые вам пути?

3.8. Настроим автоматическое применение политики, даже если мы забудем ее включить

Здесь же, в редакторе групповой политики откройте следующий путь:

Конфигурация компьютера — Административные шаблоны — Система — Групповая политика — Обработка политики реестра

поставьте там следующие галочки:

На этом окно Редактора групповой политики можно закрыть.

4. Перенос системной папки Temp и папки spool\PRINTERS

Создайте папку Temp на диске C (C:\Temp).

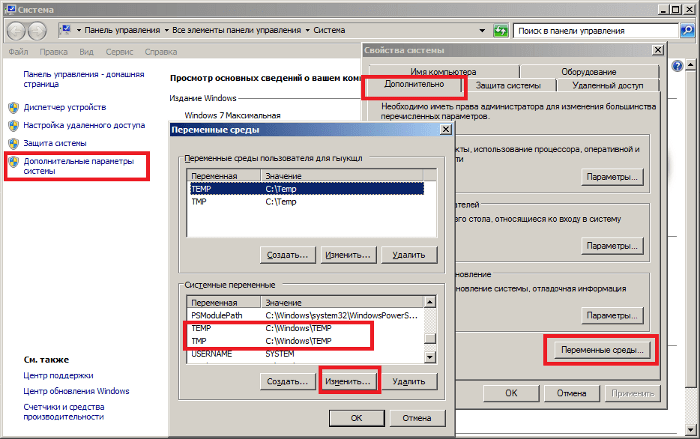

Далее откройте свойства системы:

Правой кнопкой мыши на значке Мой компьютер -> Свойства -> Дополнительные параметры системы

или просто нажмите на клавиатуре клавиши: Win+Pause/Break

Далее, вкладка Дополнительно -> Переменные среды

измените системные переменные TEMP и TMP на C:\Temp

Теперь перенесем папку spool\PRINTERS

Создайте на диске C папку spool. Внутри созданной папки spool создайте папку PRINTERS.

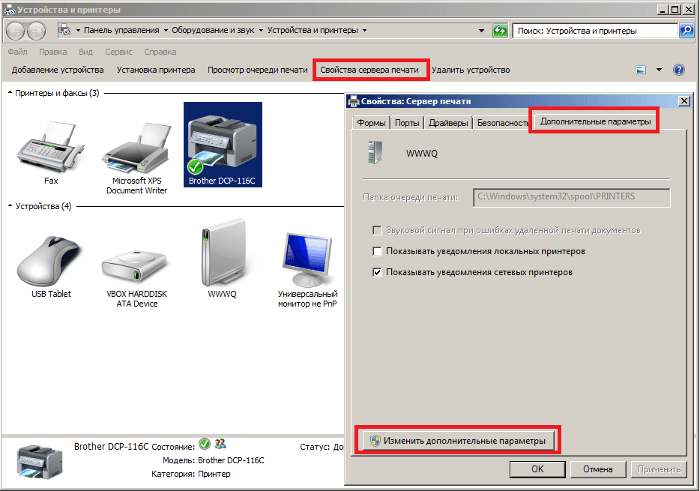

Откройте Пуск -> Устройства и принтеры

Выделите мышью любой принтер или факс, чтобы в верхней части окна появилось меню Свойства сервера печати.

Откройте последовательно Свойства сервера печати -> Дополнительные параметры -> Изменить дополнительные параметры

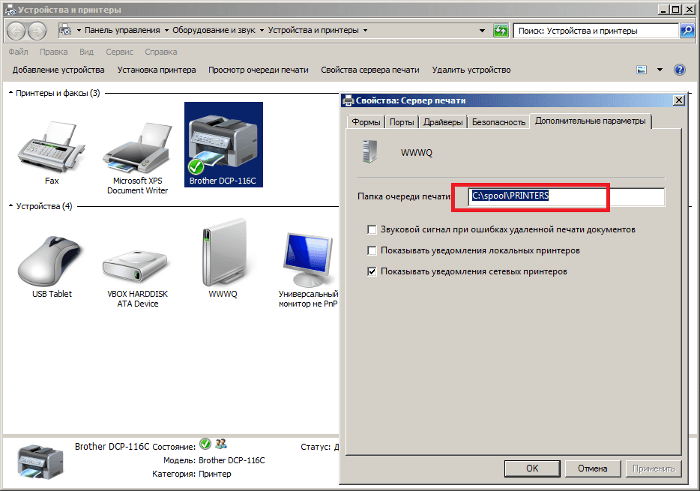

В строку Папка очереди печати впишите путь к ранее созданной папке C:\spool\PRINTERS

Нажмите Применить и ОК.

5. Быстрое включение и отключение политики ограниченного использования программ

Чтобы у вас была возможность при необходимости устанавливать программы из любой папки (скачали программу, например, в D:\Downloads\, а запуск оттуда естественно запрещен) создадим 2 ярлыка. Один временно выключает политику (srp_disable.reg), другой (srp_enable.reg) включает ее обратно.

1-й файл

Откройте блокнот (Пуск -> Все программы -> Стандартные -> Блокнот)

Вставьте туда следующий текст:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers]

«DefaultLevel»=dword:00040000

Сохраните файл под названием srp_disable.reg

Меню Файл -> Сохранить как…

Выберите: Тип файла -> Все файлы (*.*)

Имя файла: SRP_Disable.reg

2-й файл

Откройте блокнот, вставьте следующий текст:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers]

«DefaultLevel»=dword:00000000

Сохраните по аналогии с предыдущим, только назовите файл srp_enable.reg

Переместите созданные файлы в системную папку C:\Windows

Создайте для каждого файла ярлык и поместите его на рабочий стол:

Правой кнопкой мыши на файле -> Отправить ярлык на рабочий стол

В итоге должно быть 2 ярлыка на рабочем столе:

srp_disable.reg и srp_enable.reg

Теперь если вам нужно установить какую либо программу, запускаете ярлык srp_disable.reg устанавливаете программу, после чего запускаете srp_enable.reg

На этом настройка закончена. Перезагрузите компьютер, чтобы изменения вступили в силу.

Теперь если вы попробуете запустить какую-либо программу из не разрешенного для запуска места, увидите такое предупреждение:

Еще раз порядок действий для безопасной от вирусов работы за компьютером

- Ежедневную работу, игры, и т. д. выполняйте под пользователем с ограниченными правами.

- Для установки необходимых программ делайте следующее:

а) Пуск — Сменить пользователя (или клавиши Win+L)

б) Выбираем пользователя с правами администратора

в) Зашли под администратором

г) Запустили ярлык srp_disable.reg

д) Установили необходимую программу (предварительно проверив ее антивирусом)

е) Запустили ярлык srp_enable.reg

ж) Пуск — Сменить пользователя (или клавиши Win+L)

з) Выбираем своего обычного пользователя с ограниченными правами

и) Свободно работаем в системе без вирусов, баннеров, шифровщиков.

Хотелось бы отметить, что данная технология не отменяет использование антивирусов, их можно использовать хотя бы для проверки скачанных из сети файлов. Ну и две двери лучше чем одна)

При подготовке статьи были использованы материалы с сайта Vadims Podans

При запуске приложений в Windows 7/8/10 система может вернуть ошибку «Эта программа заблокирована групповой политикой. Для получения дополнительной информации обратитесь к системному администратору».

Ошибка почти во всех случаях вызвана тем, что пользователь в процессе решения проблем с каким-то приложением включил политику ограничения программного обеспечения и забыл ее отключить. Также она иногда вызывается ПО, например сторонней программой безопасности, настроенной на блокировку определенных приложений. Рассмотрим способы решения этой неполадки.

Отключение политики ограничения применения программного обеспечения

Откройте новый лист Блокнота и введите или вставьте следующий код:

REG ADD HKLM\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\ /v DefaultLevel /t REG_DWORD /d 0x00040000 /f

Нажмите Ctrl + S для сохранения нового документа. Откроется окно с выбором места для сохранения. Укажите папку, в которую ходите сохранить документ, щелкните на выпадающий список типа файла и выберите «Все файлы». Присвойте ему любое имя, только обязательно укажите расширение *.bat, затем щелкните на кнопку «Сохранить».

В Проводнике или другом файловом менеджере перейдите в ту папку, в которой сохранили BAT-файл и запустите двойным щелчком мыши. Подтвердите это действие в следующем окне.

BAT-файл запустит командную строку и выполнит в ней указанную программу. После ее завершения перезагрузите компьютер.

Попробуйте запустить программу, которая была заблокирована групповой политикой.

Отключение групповых политик с помощью редактора реестра

Если запуск программ все еще заблокирован, попробуйте удалить все настроенные групповые политики в реестре Windows.

Откройте Редактор реестра командой regedit из диалогового окна Win + R.

В левой панели навигации перейдите в раздел:

HKEY_LOCAL_MACHINE — Software — Policies

Щелкните правой кнопкой мыши на вложенный раздел Microsoft, выберите «Удалить» и подтвердите это действие на «ОК».

Тем же способом удалите раздел Microsoft в локации:

HKEY_CURRENT_USER — Software — Policies

Затем перейдите по пути:

HKEY_CURRENT_USER — Software — Microsoft — Windows — CurrentVersion

Найдите вложенный раздел Group Policy Objects, правым щелчком мыши по нему вызовите контекстное меню и выберите «Удалить». Этим же способом удалите Policies.

Закройте редактор, и перезагрузите компьютер. Откройте программу и проверьте, заблокирован ли ее запуск групповой политикой.

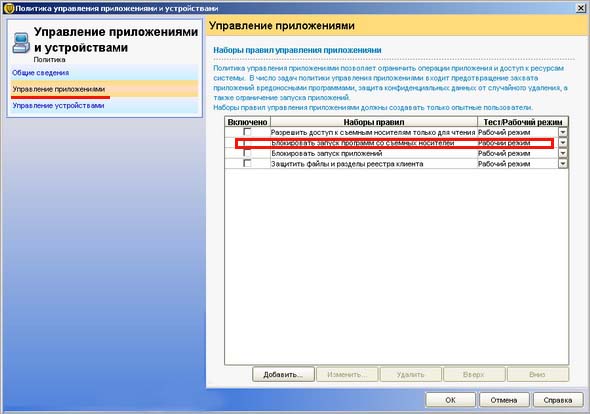

Отключение функции блокировки в Symantec Endpoint Protection

Это решение предназначено для тех пользователей, у которых установлен антивирус Symantec Endpoint Protection. Этот пакет безопасности включает функцию блокировки запуска всех приложений на съемных дисках. Попробуйте ее отключить.

Откройте антивирус и перейдите на вкладку Управления приложениями и устройствами. Затем выберите Управление приложениями.Проверьте, что флажок на опции блокировки запуска программ со съемных носителей не установлен. В противном случае снимите отметку и сохраните изменения.

Закройте антивирус, перезапустите компьютер. Изменения вступят в силу после перезагрузки, после чего проверьте, заблокирован ли запуск программ.