Статья давно не обновлялась, поэтому информация могла устареть.

VPN (Virtual Private Network — виртуальная частная сеть) — технология, позволяющая обеспечить одно или несколько сетевых соединений поверх другой сети. В этой статье я расскажу вам, как настроить Windows 2008 Server R2 в качестве сервера VPN.

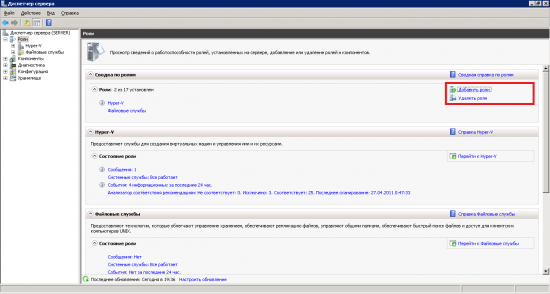

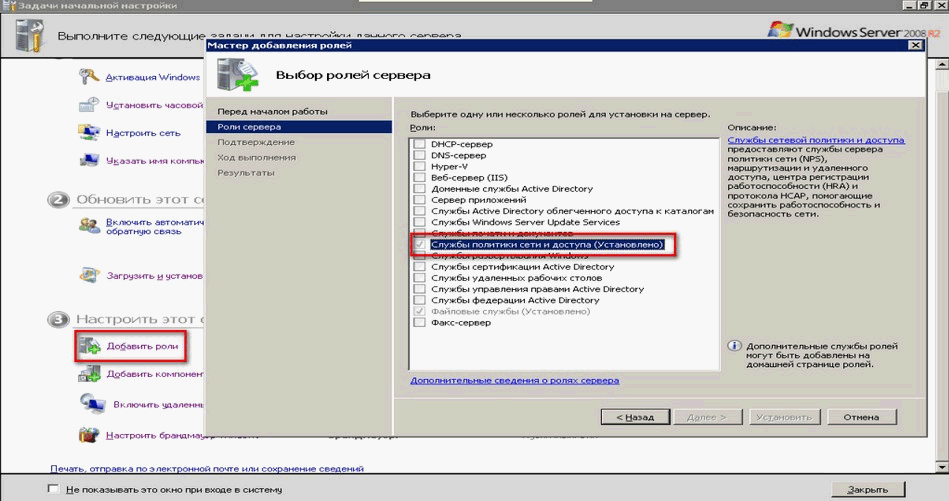

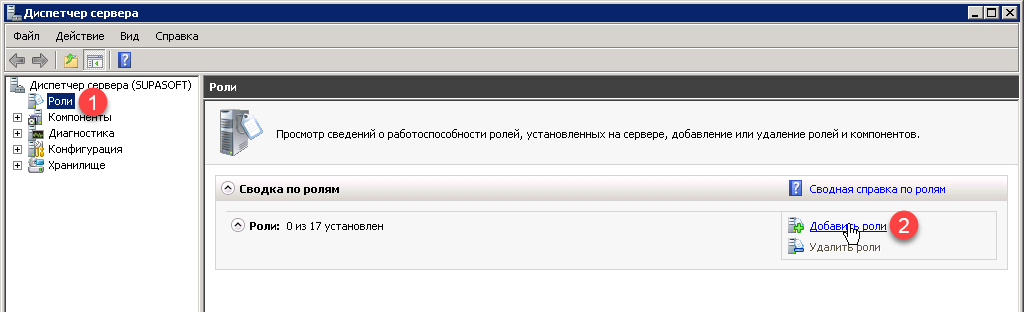

1. Для начала необходимо установить роль сервера «Службы политики сети и доступа» Для этого открываем диспетчер сервера и нажимаем на ссылку «Добавить роль»:

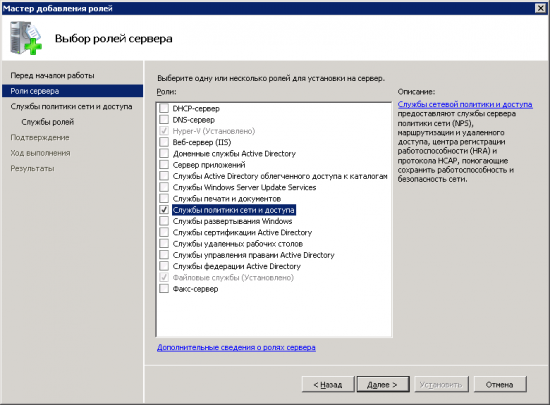

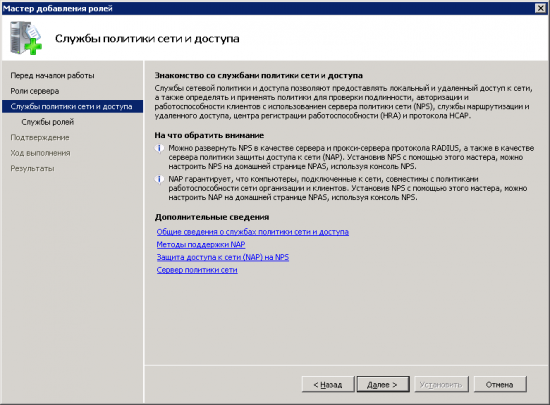

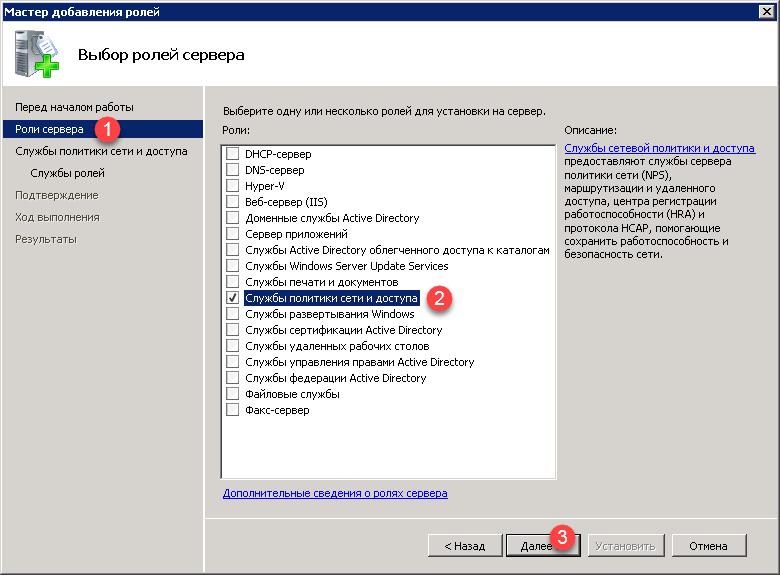

Выбираем роль «Службы политики сети и доступа» и нажимаем далее:

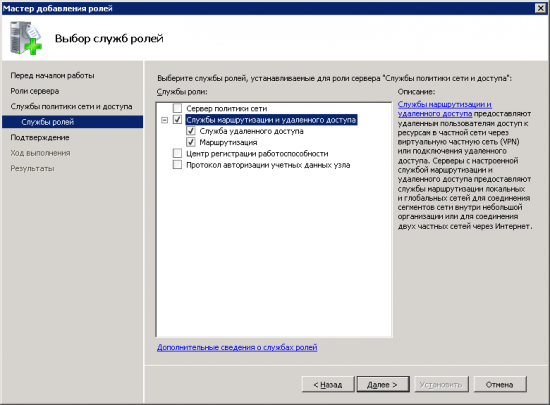

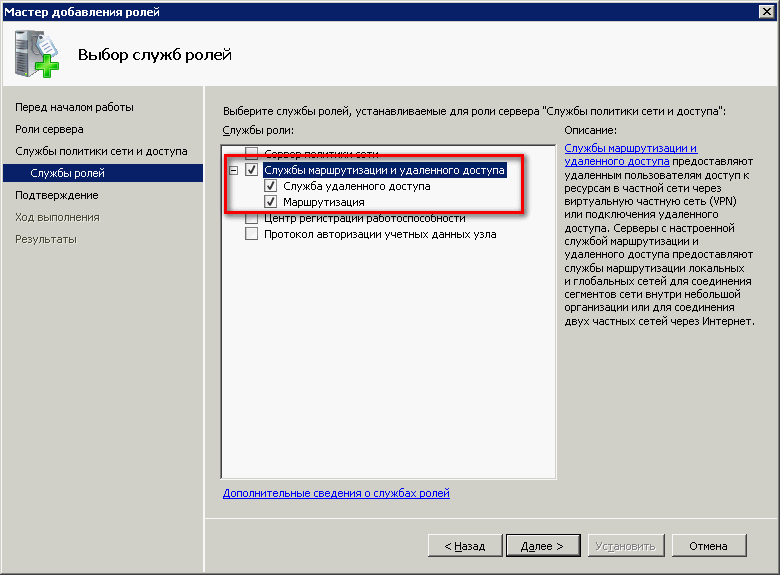

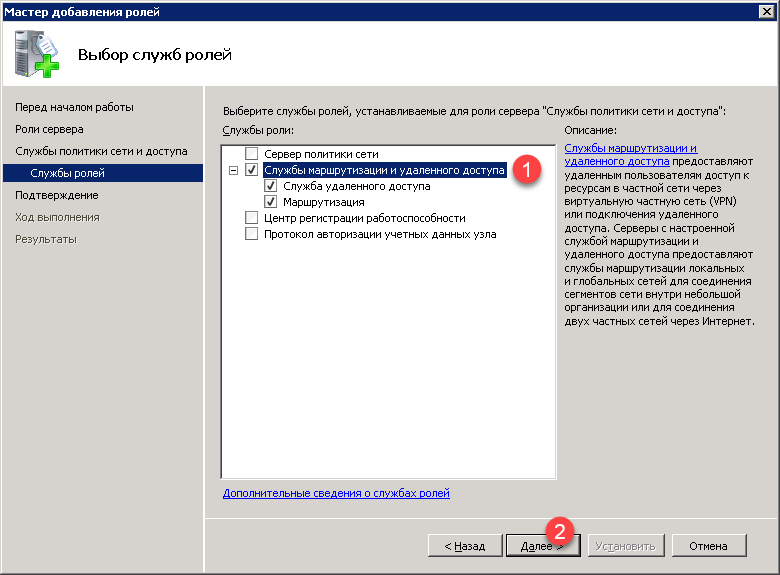

Выбираем «Службы маршрутизации и удаленного доступа» и нажимаем далее.

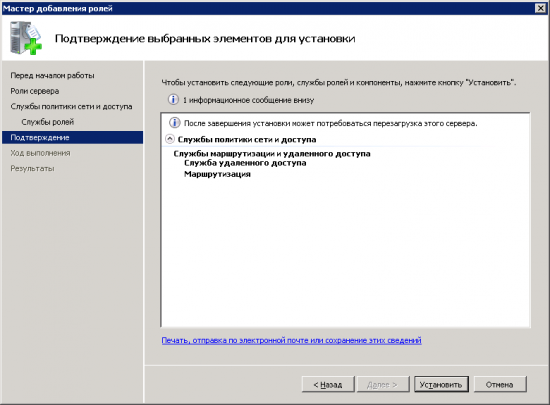

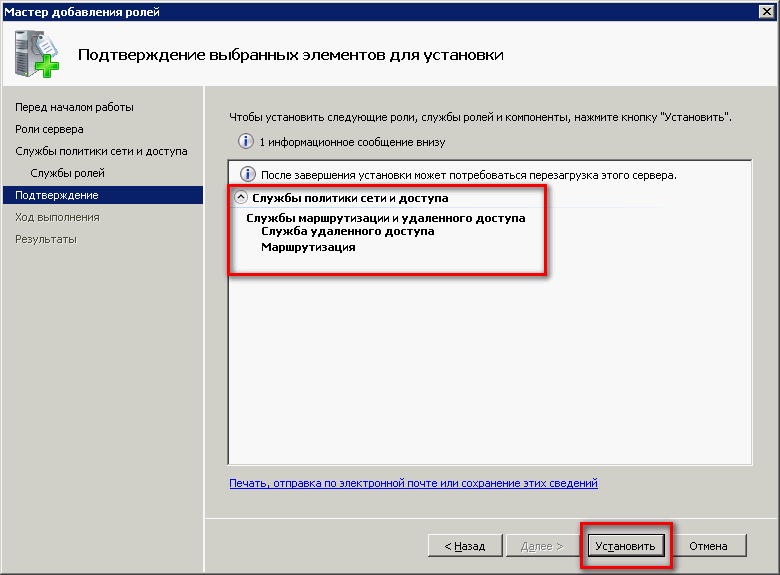

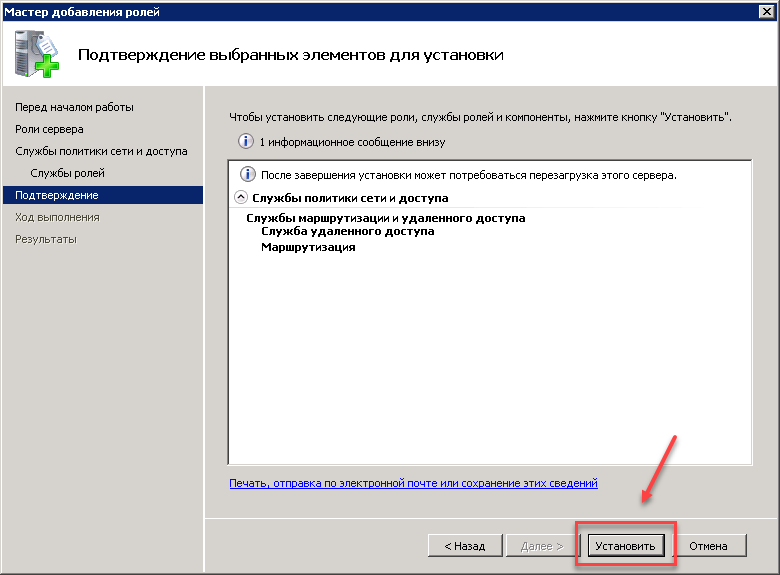

Все данные собраны, нажимаем кнопку «Установить».

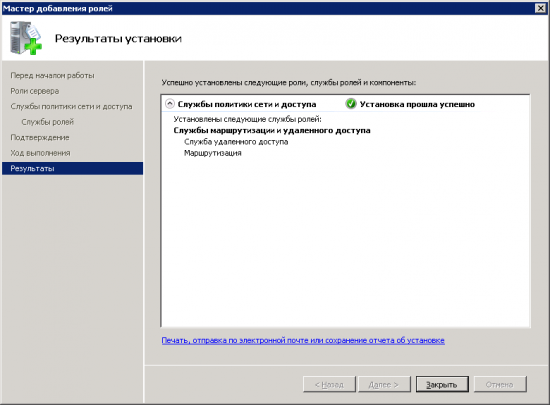

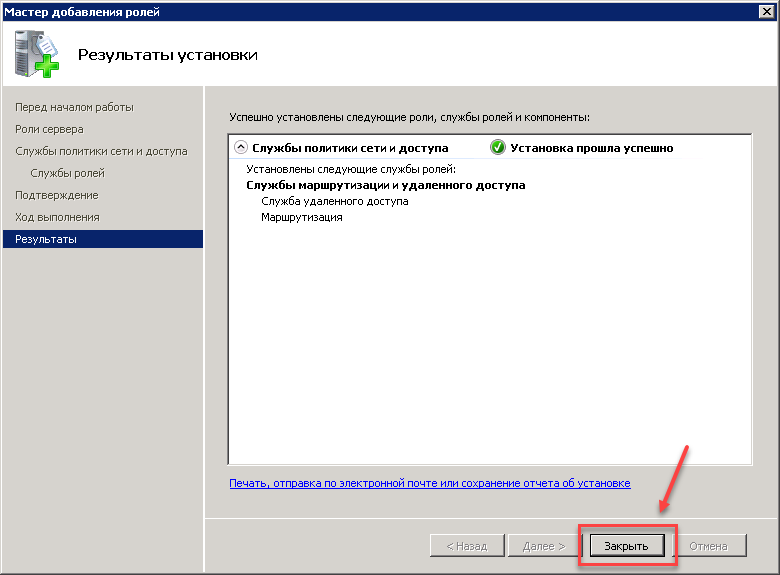

Роль сервера была успешно установлена, нажимаем кнопку «Закрыть».

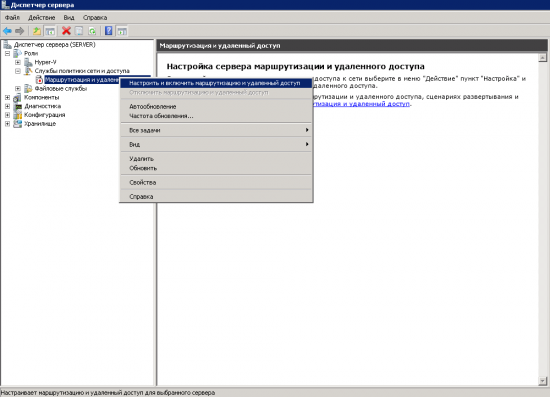

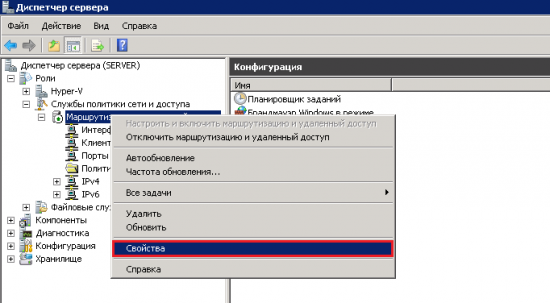

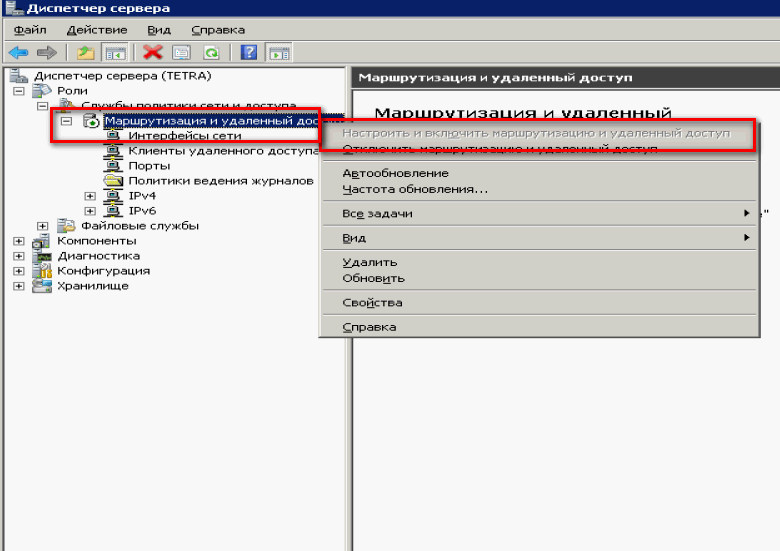

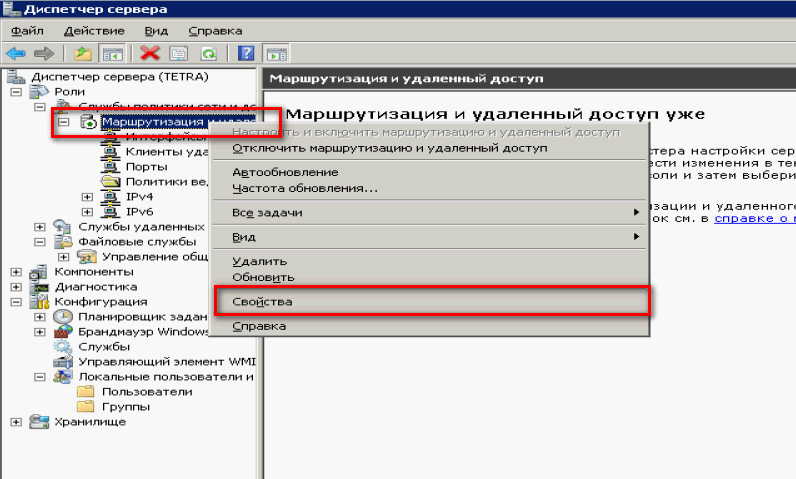

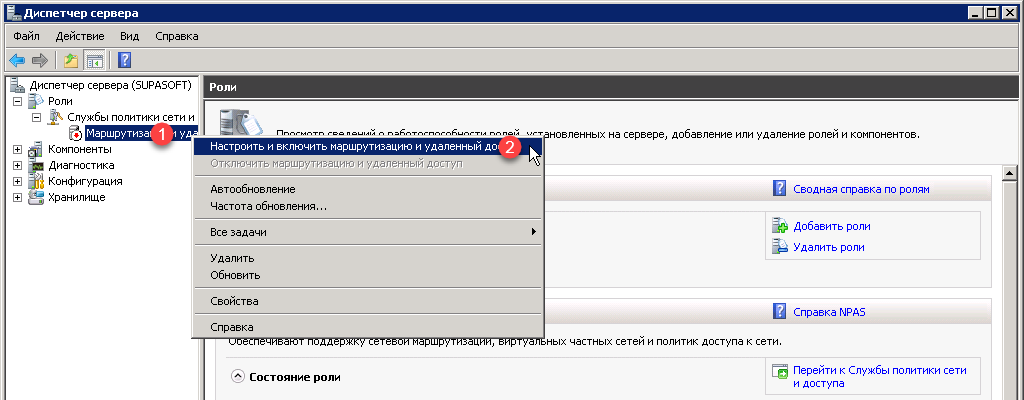

2. После установки роли необходимо настроить ее. Переходим в диспетчер сервера, раскрываем ветку «Роли», выбираем роль «Службы политики сети и доступа», разворачиваем, кликаем правой кнопкой по «Маршрутизация и удаленный доступ» и выбираем «Настроить и включить маршрутизацию и удаленный доступ», выставляем все параметры согласно скриншотам.

После запуска службы считаем настройку роли законченной. Теперь необходимо открыть порты, разрешить пользователям дозвон до сервера и настроить выдачу ip-адресов клиентам.

3. Для нормального функционирования vpn-сервера необходимо открыть следующие порты:

Для PPTP: 1723 (TCP); Для L2TP: 1701 (TCP) и 500 (UDP); Для SSTP: 443 (TCP).

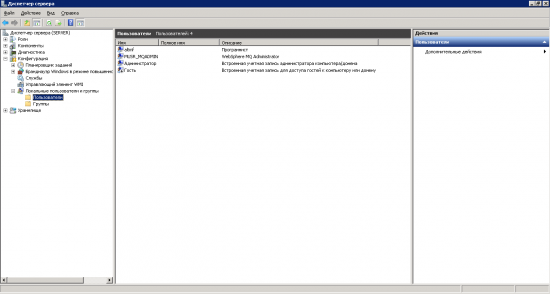

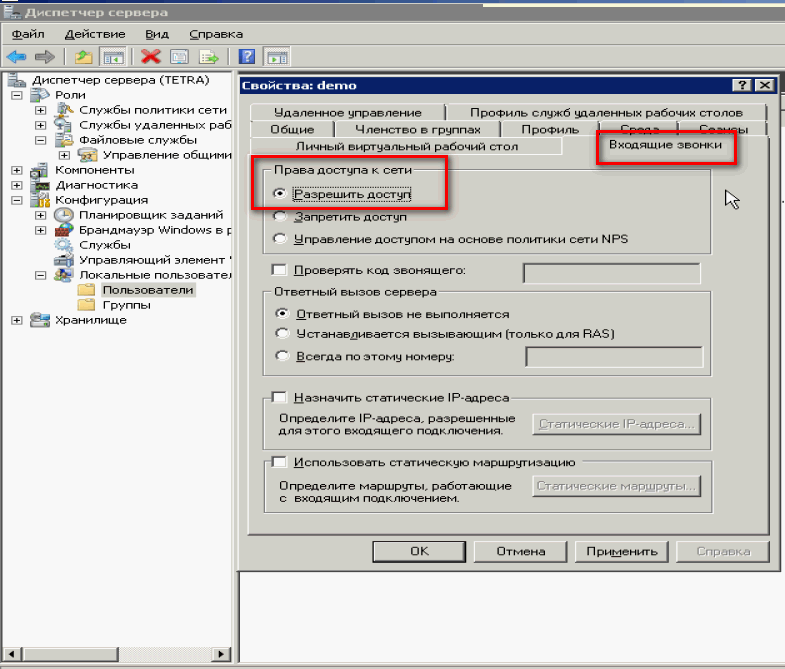

4. Следующим шагом будет настройка разрешений для пользователя. Переходим в «Диспетчер сервера — Конфигурация- Локальные пользователи и группы — Пользователи»:

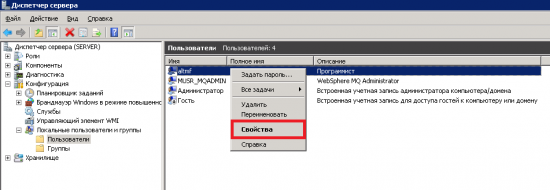

Выбираем нужного нам пользователя и переходим в его свойства:

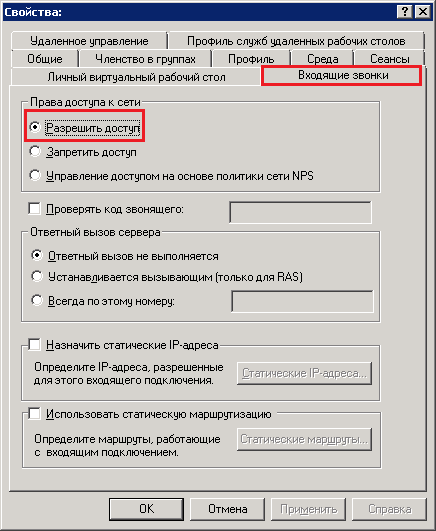

Переходим на вкладку «Входящие звонки» и в «Права доступа к сети» ставим переключатель в положение «Разрешить доступ».

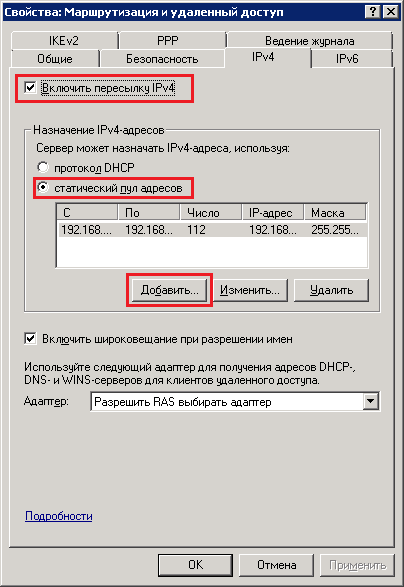

5. Следующим шагом будет настройка выдачи адресов, этот шаг опционален, его можно не выполнять. Открываем «Диспетчер сервера — Роли — Службы политики сети и доступа — Маршрутизация и удаленный доступ — Свойства»:

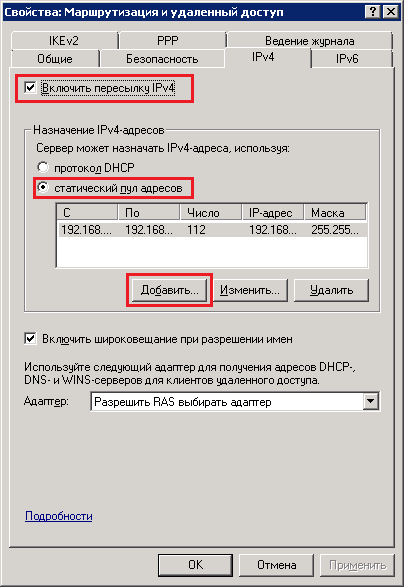

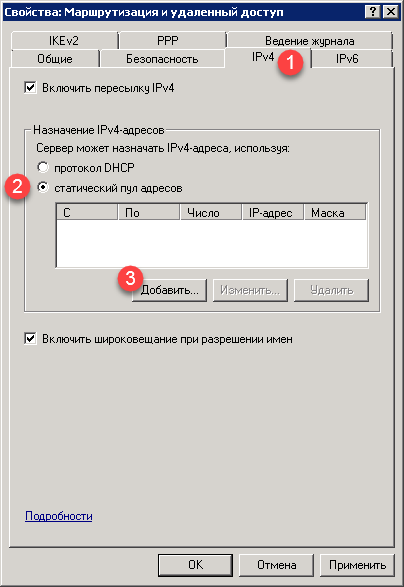

Переходим на вкладку «IPv4», включаем пересылку IPv4, устанавливаем переключатель в «Статический пул адресов» и нажимаем кнопку «Добавить»:

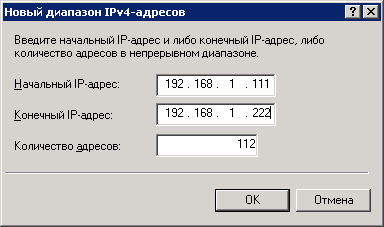

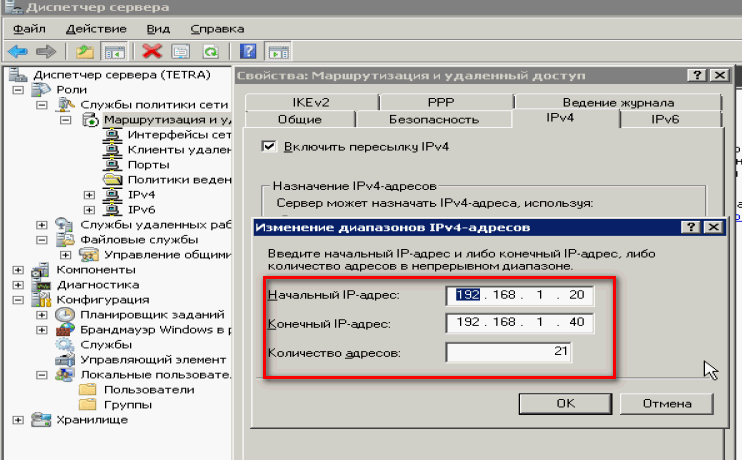

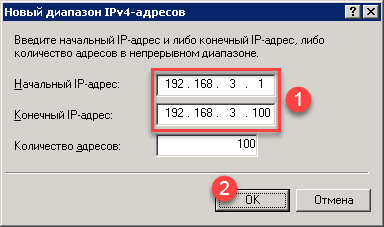

Задаем диапазон адресов и нажимаем «ОК»:

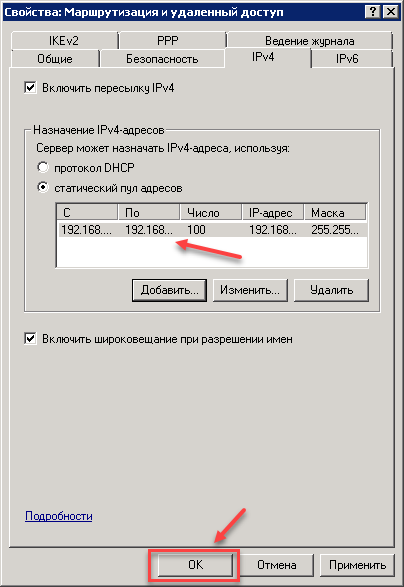

На этом шаге мы полностью закончили конфигурирование Windows 2008 Server R2 в качестве VPN сервера.

Этот материал был полезен?

Поднимаем VPN-PPTP сервер на Windows Server 2008 R2

VPN (Virtual Private Network — виртуальная частная сеть) — технология, позволяющая использование сети Internet в качестве магистрали для передачи корпоративного IP-трафика. Сети VPN предназначен подключения пользователя к удаленной сети и соединения нескольких локальных сетей. Давно я размещал заметку Введение в Виртуальные Частные Сети (VPN), время пришло расказать, как настроить VPN сервер на Windows 2008 Server R2.

Запускаем диспетчер сервера на Windows Server 2008 R2 и добавляем «Добавить роль» (Add Roles) роль сервера «Службы политики сети и доступа» (Network Policy and Access Services):

Далее выбираем «Службы маршрутизации и удаленного доступа» (Routing and Remote Access Services ) и нажимаем далее:

Все проверяем и устанавливаем:

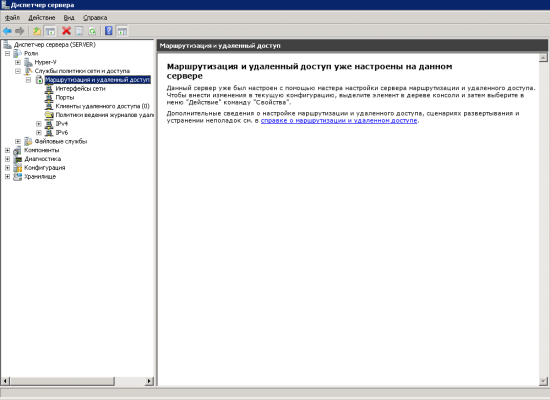

После успешной установки, нам надо настроить эту роль, раскрываем список ролей и выбираем роль «Службы политики сети и доступа», так как у меня эта служба уже установлена, подменю «Настроить и включить маршрутизацию и удаленный доступ» (Configure and Enable Routing and Remote Access) будет не активно, у Вас активна ее и выбираем:

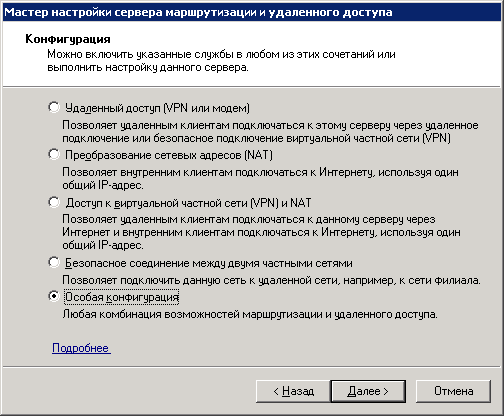

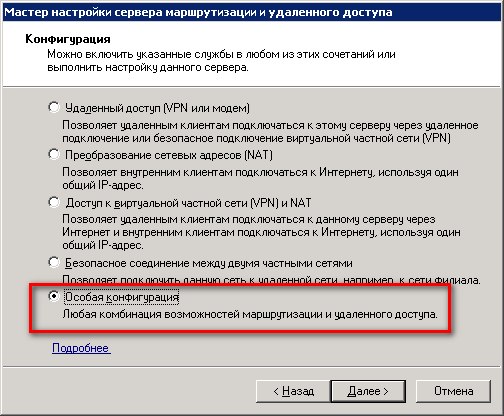

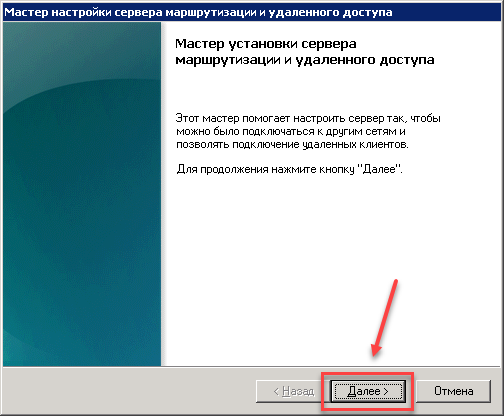

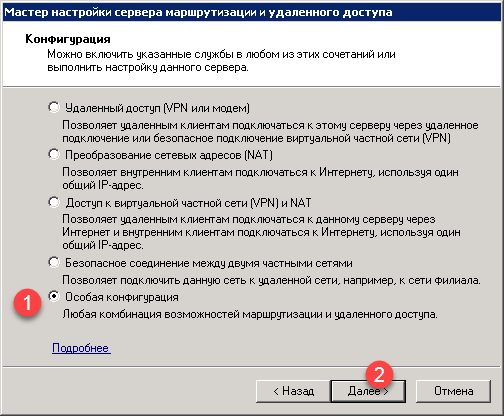

В мастере установке жмем далее и из пяти предложенных вариантов выбираем самый нижний Особая конфигурация (Custom configuration):

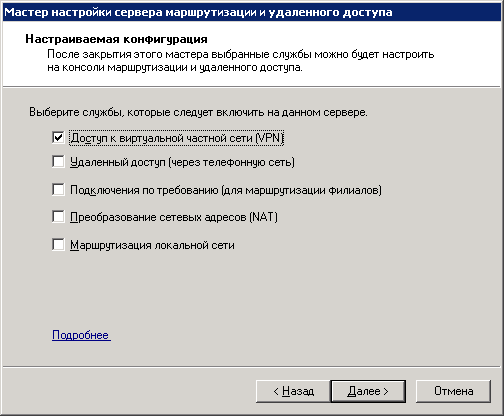

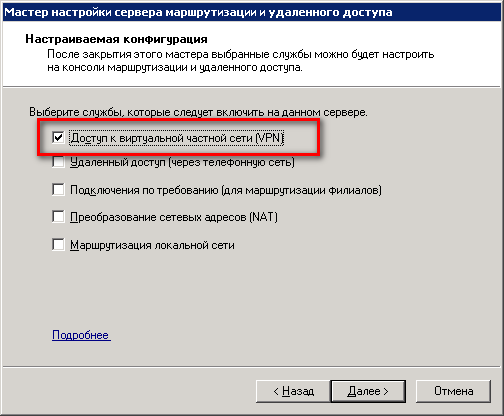

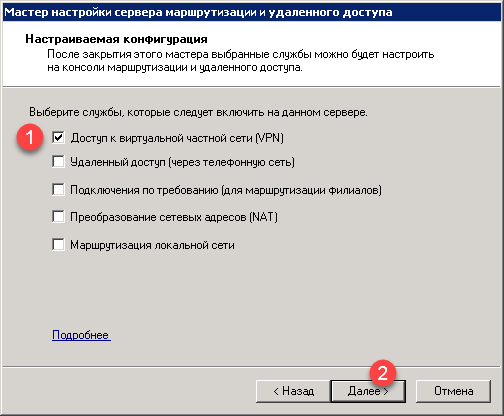

Выбираем галочкой Доступ к виртуальной частной сети (VPN):

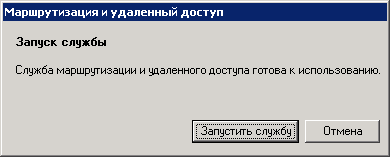

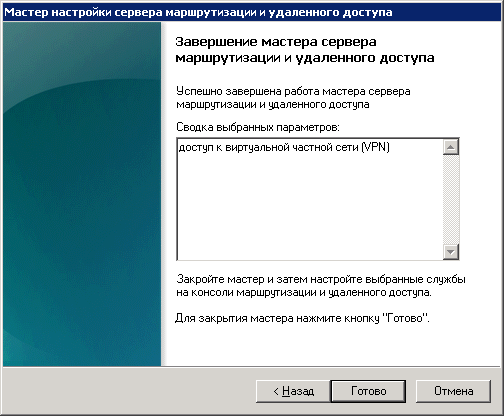

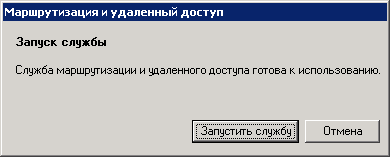

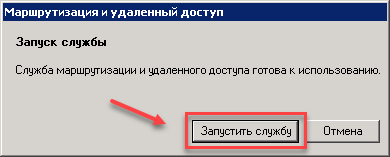

Запускаем службу

Для полноценной работы vpn-сервера должны быть открыты следующие порты:

TCP 1723 для PPTP;

TCP 1701 и UDP 500 для L2TP;

TCP 443 для SSTP.

Настраиваем выдачи адресов. Открываем «Диспетчер сервера — Роли — Службы политики сети и доступа — Маршрутизация и удаленный доступ — Свойства»:

Закладка «IPv4», включаем пересылку IPv4, устанавливаем переключатель в «Статический пул адресов» и нажимаем кнопку «Добавить»:

Задаем диапазон выдаваемых адресов:

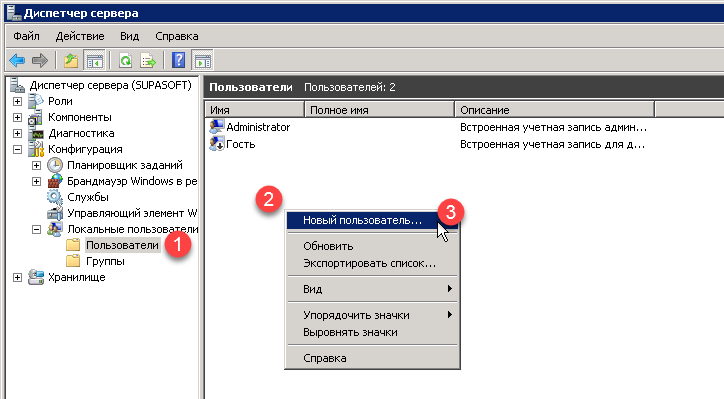

Теперь настроем разрешения для пользователей. Переходим в «Диспетчер сервера — Конфигурация- Локальные пользователи и группы — Пользователи»:

К нужному пользователю заходим в Свойства и закладке «Входящие звонки» (Dial-in) разрешить подключение (allow access).

Настройка VPN-сервера для виртуального выделенного сервера (VDS/VPS).

Для начала необходимо установить роль сервера «Службы политики сети и доступа». Для этого откройте «Диспетчер сервера» и нажмите на ссылку «Добавить роль».

В мастере добавления ролей выберите «Роли сервера», отметьте флаг «Службы политики сети и доступа» и нажмите Далее.

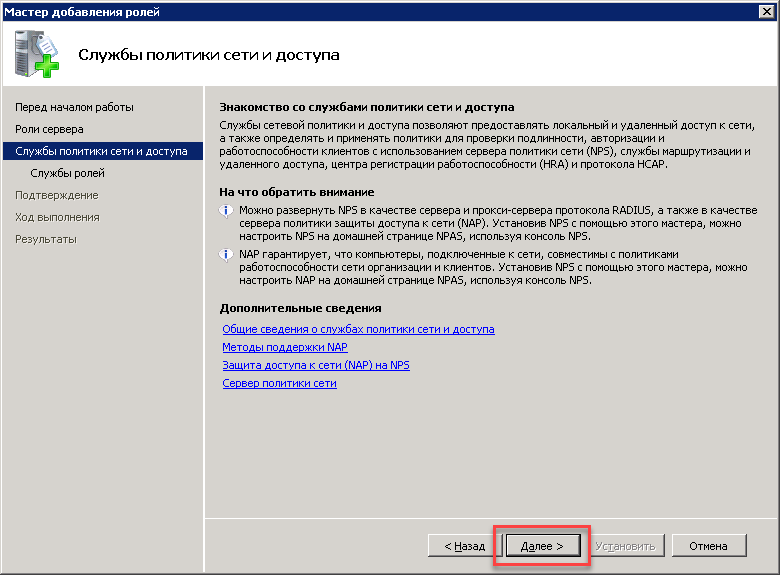

На следующем шаге нажмите Далее.

Отметьте флажок «Службы маршрутизации и удаленного доступа» и нажмите Далее.

На следующем шаге нажмите Установить.

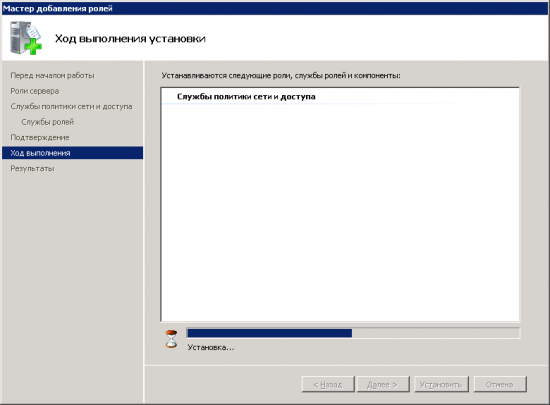

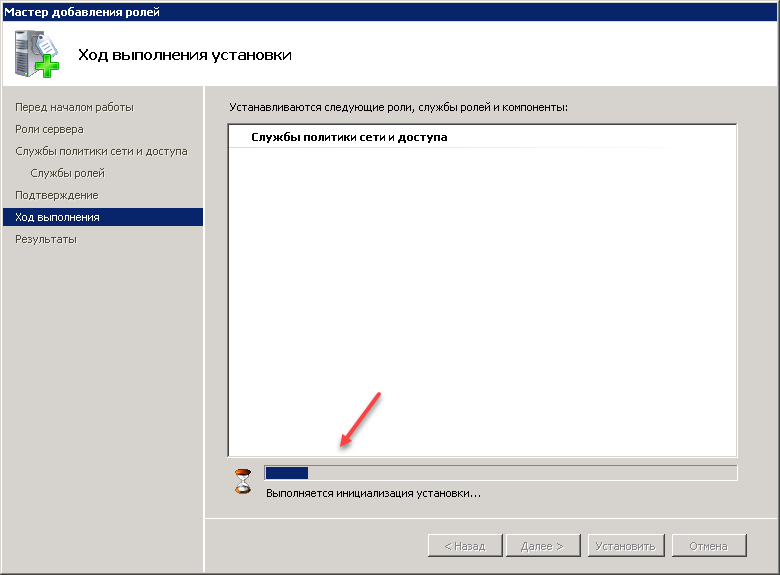

Начнется процесс установки.

После завершения установки нажмите Закрыть.

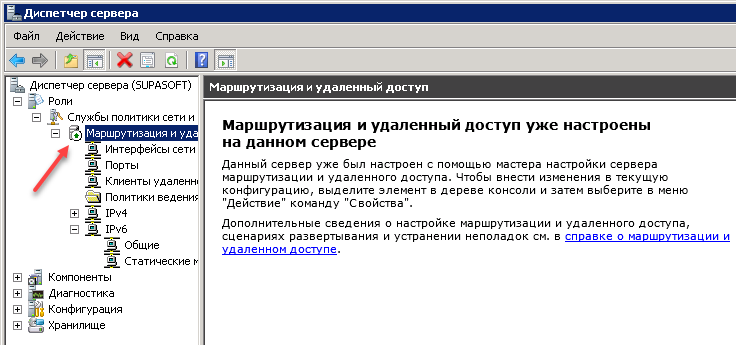

Теперь нужно настроить и включить добавленную роль. Раскройте узел Роли, затем раскройте узел «Службы политики сети и доступа», щелкните правой кнопкой по пункту «Маршрутизация и удаленный доступ» и выберите пункт «Настроить и включить маршрутизацию и удаленный доступ».

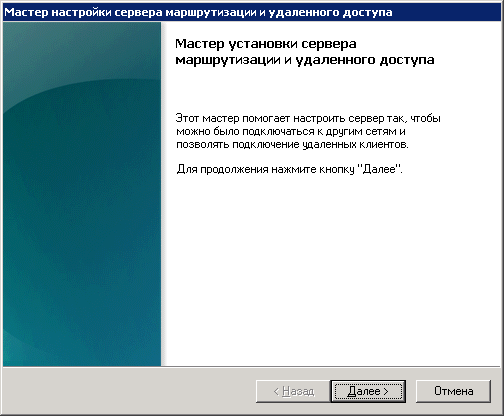

Появится мастер настройки сервера маршрутизации. Нажмите Далее.

Выберите «Особая конфигурация» и нажмите Далее.

Выберите «Доступ к виртуальной частной сети (VPN)».

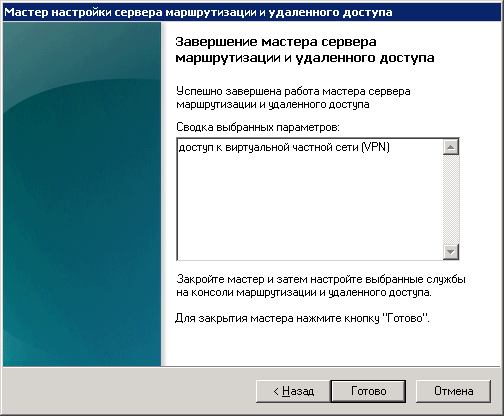

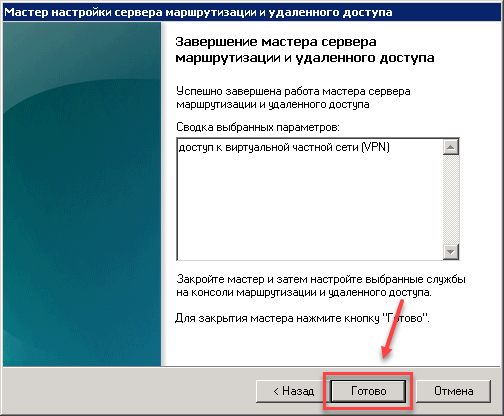

Завершена настройка мастера настройки. Нажмите Далее.

В следующем диалоге нажмите «Запустить службу».

Данная зеленая стрелочка говорит о том, что служба запущена.

Теперь нужно добавить пользователя и разрешить ему подключаться по VPN.

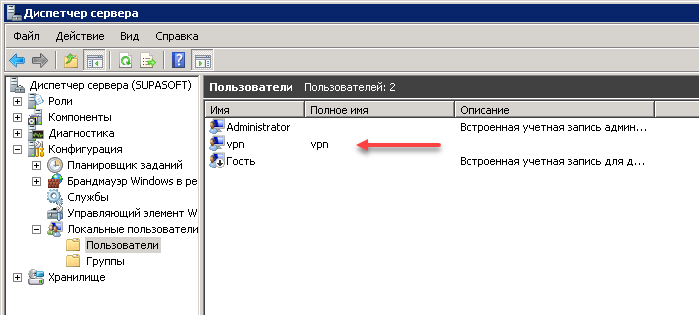

Раскройте узлы «Конфигурация», затем «Локальные пользователи и группы» и выделите пункт «Пользователи».

В правой части в пустом месте щелкните правой кнопкой мыши и выберите пункт «Новый пользователь…».

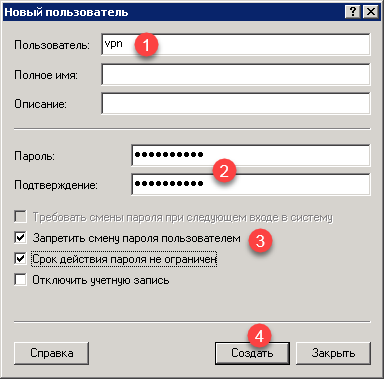

Введите имя пользователя (например vpn), укажите в двух поля одинаковый пароль (придумайте сами), снимите флаг «Требовать смены пароля при следующем входе в систему», поставьте флаги «Запретить смену пароля пользователя» и «Срок действия пароля не ограничен». Нажмите Создать (это окно не закроется), затем нажмите Закрыть (теперь окно закроется).

Пользователь будет добавлен в таблицу пользователей.

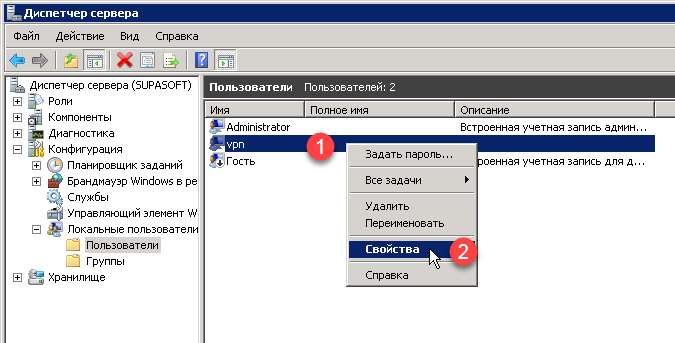

Щелкните правой кнопкой мыши на этом пользователе и выберите пункт «Свойства».

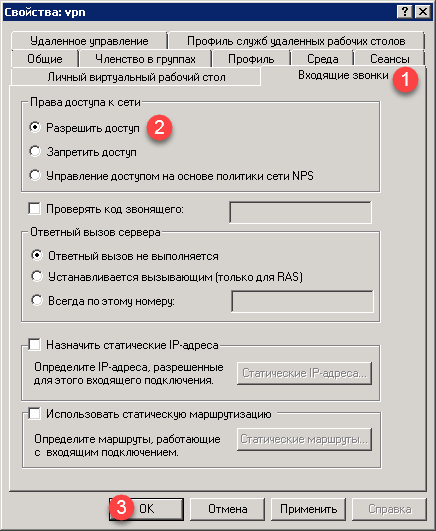

В появившемся диалоге переключитесь на вкладку «Входящие звонки», в «Права доступа у сети» включите флаг «Разрешить доступ» и нажмите ОК.

Теперь настроим выдачу IP-адресов всем кто подключится по VPN.

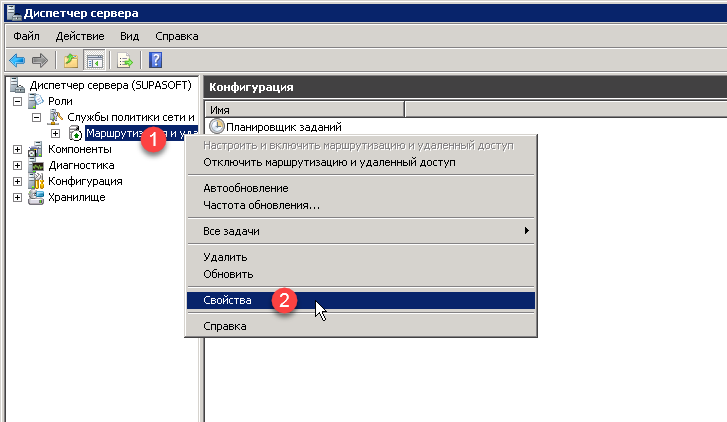

Щелкните правой кнопкой мыши по «Маршрутизация и удаленный доступ» и выберите пункт «Свойства».

На вкладке «IPv4» отметьте флаг «статический пул адресов» и нажмите «Добавить».

Укажите начальный и конечный IP-адреса (например как на рисунке ниже) и нажмите ОК.

Статический пул адресов добавлен. Нажмите ОК.

На этом настройка VPN сервера завершена.

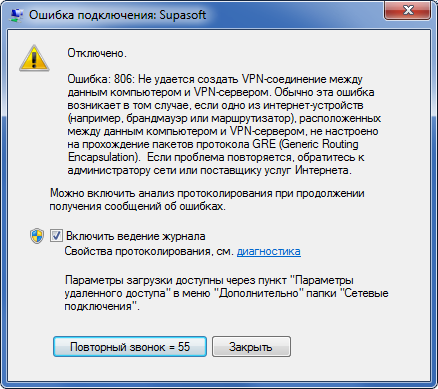

Если при подключении клиента появляется эта «Ошибка 806… прохождение пакетов GRE…», то придется настроить L2TP.

Раньше провайдеры выдавали всем пользователям интернета внешние адреса, хоть и динамические. Но теперь, когда пользователей все больше, внешних адресов на всех не хватает и все больше провайдеры выдают несколько пользователям один внешний адрес (NAT). Особенно в крупных городах. В этом случае придется настроить L2TP вместо PPTP. Для L2TP внешний адрес на стороне клиента не нужен. Как настроить L2TP на сервере читайте дальше.

Настройка L2TP на сервере

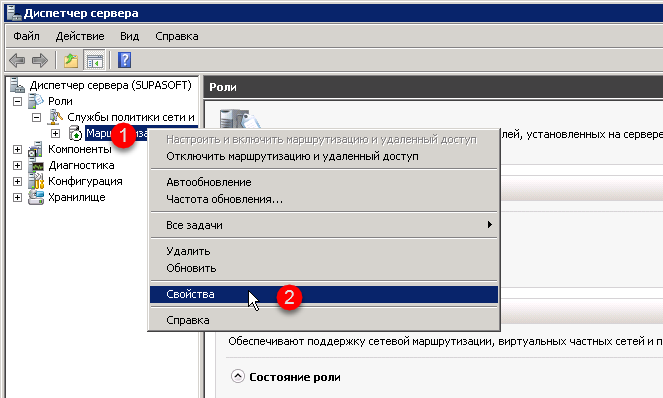

Откройте «Диспетчер задач», раскройте узел Роли, раскройте «Службы политики сети и доступа», нажмите правой кнопкой на «Маршрутизация и удаленный доступ» и выберите пункт «Свойства».

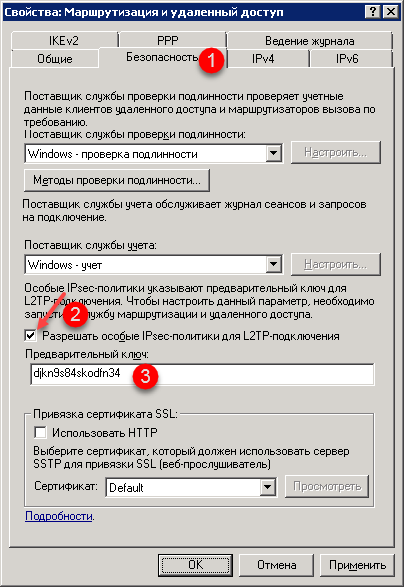

На вкладке Безопасность поставьте флаг «Разрешить особые IPsec-политики для L2TP-подключения», введите «Предварительный ключ» (просто набор английский символов и цифр) и нажмите ОК. Сохраните этот ключ. Его потребуется вводить в клиенте в при настройке подключения к серверу.

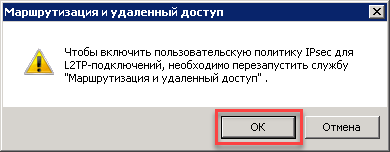

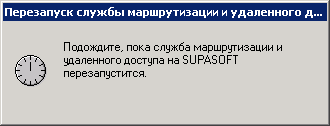

Нажмите ОК. Будет напоминание о том, что службу «Маршрутизация и удаленный доступ» надо перезапустить.

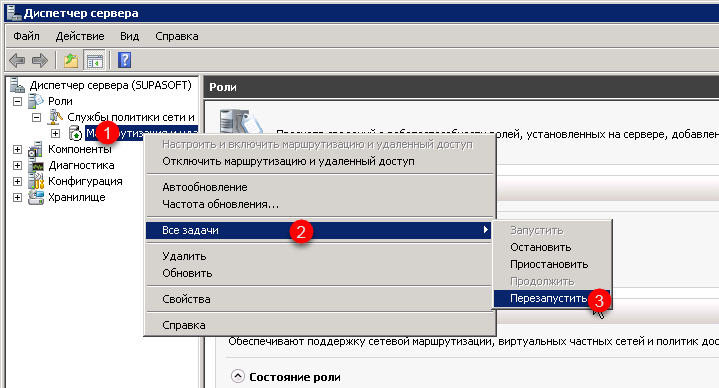

Чтобы перезапустить службу щелкните правой кнопкой на «Маршрутизация и удаленный доступ», выберите «Все задачи», затем «Перезапустить».

Начнется перезапуск службы.

Настройка L2TP завершена. Исправьте на клиенте подключение с PPTP на L2TP.

Настройка VPN-сервера в Windows Server 2008 и Windows Server 2008 R2 обычно состоит из 4 шагов:

- Установка ролей и служб.

- Настройка VPN-сервера.

- Настройка пограничного маршрутизатора.

- Настройка пользователей для удалённого доступа.

Шаг 1. Установка ролей и служб

Для работы VPN-сервера требуется только одна роль: «Службы политики сети и доступа».

Установить её можно, например, из диспетчера сервера, где нажимаем на ссылку «Добавить роль». Далее выбираем роль «Службы политики сети и доступа», нажимаем кнопку «Далее»:

А в службе ролей выбираем «Служба удалённого доступа» и также «Далее»:

а затем «Закрыть»:

роли «Службы политики сети и доступа». Обычно после нажатия запускается мастер, который позволяет настроить VPN-сервер. Но это рассматривается на следующем шаге.

Шаг 2. Настройка VPN-сервера

Для настройки VPN-сервера необходимо запустить соответствующую оснастку консоли MMC (%windir%\system32\rrasmgmt.msc) или используя меню «Администрирование» > «Маршрутизация и удалённый доступ»:

Для сервера в контекстном меню выбрать «Настроить и включить маршрутизацию и удалённый доступ». В случае неправильной настройки (что может произойти с каждым), необходимо отключить маршрутизацию и удалённый доступ, а затем снова начать с этого шага (см. далее).

Настройка маршрутизации и удалённого доступа производится в двух режимах:

- когда используется только одна служба, например, VPN-сервер;

- когда используется несколько служб, в т.ч. VPN-сервер.

Рассмотрим первый вариант, поскольку в большинстве конфигураций этого будет достаточно. Выбираем вариант «Особая конфигурация». Если на сервере одна сетевая карта (в моём случае данный сервер является контроллером домена и имеет одну сетевую карту; маршрутизация осуществляется на другом сервере) и выбран вариант «Удалённый доступ (VPN или модем)», то возникнет следующая ошибка:

На данном компьютере обнаружено менее двух интерфейсов сети. Для стандартной настройки виртуальной частной сети (VPN) требуется наличие не менее двух интерфейсов сети. Используйте путь к особой настройке.

Поэтому процесс настройки придётся начать сначала, а при выборе конфигурации указать «Особая конфигурация»:

Затем выбираем «Доступ к виртуальной частной сети (VPN)»:

Установка роли завершена:

После нажатия на кнопку «Готово», будет предложено запустить службу. Внимательно читаем ниже.

Внимание! Если у Вас не поддерживается протокол IPv6, то при запуске службы возникнет ошибка:

Имя журнала: System Источник: RemoteAccess Дата: 12.09.2012 16:29:53 Код события: 20103 Категория задачи:Отсутствует Уровень: Ошибка Ключевые слова:Классический Пользователь: Н/Д Компьютер: DCBM.k43.guap.ru Описание: Не удается загрузить C:\Windows\System32\iprtrmgr.dll. Xml события: <Event xmlns="http://schemas.microsoft.com/win/2004/08/events/event"> <System> <Provider Name="RemoteAccess" /> <EventID Qualifiers="0">20103</EventID> <Level>2</Level> <Task>0</Task> <Keywords>0x80000000000000</Keywords> <TimeCreated SystemTime="2012-09-12T12:29:53.000000000Z" /> <EventRecordID>10950</EventRecordID> <Channel>System</Channel> <Computer>DCBM.k43.guap.ru</Computer> <Security /> </System> <EventData> <Data>C:\Windows\System32\iprtrmgr.dll</Data> <Binary>1F000000</Binary> </EventData> </Event>

Следует убрать поддержку протокола IPv6 из маршрутизации и удалённого доступа. См. «Не удается загрузить C:\Windows\System32\iprtrmgr.dll». Для этого выполним следующие команду.

reg delete "HKLM\SYSTEM\CurrentControlSet\Services\RemoteAccess\RouterManagers\Ipv6" /f net stop RemoteAccess net start RemoteAccess

Внимание! В случае возникновения ошибки или если где-то накосячили, то всегда можно вернуться к начальному этапу настройки служб маршрутизации и удалённого доступа.

Для этого для сервера в контекстном меню выбираем «Отключить маршрутизацию и удалённый доступ».

И подтверждаем выбранное намерение.

После успешного запуска службы, должны быть открыты порты 500, 1701, 1723:

C:\Users\Администратор>netstat -an | find ":500 " UDP 0.0.0.0:500 *:* UDP [::]:500 *:* C:\Users\Администратор>netstat -an | find ":1701 " UDP 0.0.0.0:1701 *:* UDP [::]:1701 *:* C:\Users\Администратор>netstat -an | find ":1723 " TCP 0.0.0.0:1723 0.0.0.0:0 LISTENING

Возможно потребуется изменить механизм раздачи адресу подключаемым пользователям. Они могут использовать службу DHCP, если она настроена на сервере, или можно выделить пул адресов. Эти параметры задаются в свойствах сервера, вкладка «IPv4»:

Шаг 3. Настройка пограничного маршрутизатора

Описание протоколов, портов и как настроить IPTables показано тут: http://kaktusenok.blogspot.com/2011/09/vpn-windows-linux-windows.html

Для данного VPN-сервера требуется разрешить передачу данных по TCP 1723, UDP 500, UDP 1701.

Шаг 4. Настройка пользователей для удалённого доступа

Следующим шагом будет настройка разрешений для пользователя. Открываем в «Администрирование» > «Active Directory — пользователи и компьютеры» (%SystemRoot%\system32\dsa.msc). Выбираем нужного нам пользователя и заходим в его свойства:

Во вкладке «Входящие звонки» в группе «Права доступа к сети» выбираем «Разрешить доступ». Теперь этот пользователь может подключаться по VPN к локальной сети предприятия. Как это сделать см. «Подключение Windows 7 к VPN-серверу».

-

Windows

-

help2site

Протокол L2TP является более предпочтительным для построения VPN-сетей, нежели PPTP, в основном это касается безопасности и более высокой доступности, благодаря тому, что для для каналов данных и управления используется одна UDP-сессия. Сегодня мы рассмотрим настройку L2TP VPN-сервера на платформе Windows server 2008 r2.

PPTP

Протокол туннелирования точка-точка (Point-to-Point Tunneling Protocol) – это протокол, изобретенный Microsoft для организации VPN через сети коммутируемого доступа. PPTP является стандартным протоколом для построения VPN уже на протяжении многих лет. Это только VPN-протокол и он опирается на различные методы аутентификации для обеспечения безопасности (наиболее часто используется MS-CHAP v.2). Доступен как стандартный протокол почти во всех операционных системах и устройствах, поддерживающих VPN, что позволяет использовать его без необходимости установки дополнительного программного обеспечения.

Плюсы:

- клиент PPTP встроен почти во все операционные системы

- очень прост в настройке

- работает быстро

Минусы:

- небезопасен (уязвимый протокол аутентификации MS-CHAP v.2 все еще много где используется)

L2TP и L2TP/IPsec

Протокол туннелирования 2 уровня (Layer 2 Tunnel Protocol) – это протокол VPN, который сам по себе не обеспечивает шифрование и конфиденциальность трафика, проходящего через него. По этой причине, как правило, используется протокол шифрования IPsec для обеспечения безопасности и конфиденциальности.

Плюсы:

- очень безопасен

- легко настраивается

- доступен в современных операционных системах

Минусы:

- работает медленнее, чем OpenVPN

- может потребоваться дополнительная настройка роутера

И так вернемся к настройкам, для развертывания VPN L2TP-сервера мы будем использовать Windows Server 2008 R2, однако все сказанное, с небольшими поправками, будет справедливо и для иных версий Windows Server.

Нам потребуется установленная роль Службы политики сети и доступа, которая должна содержать Службы маршрутизации и удаленного доступа как это сделать мы подробно описывали в предыдущей статье где мы поднимали PPTP VPN, поэтому описывать этот процесс еще раз не вижу смысла, далее мы будем считать что роль Службы политики сети и доступа у вас уже установлена и содержит Службы маршрутизации и удаленного доступа. Вообще развертывание VPN L2TP-сервера очень похоже на развертывание PPTP VPN, за исключением нескольких настроек о которых мы и поговорим подробно.

Переходим в Диспетчеру сервера: Роли —Маршрутизация и удалённый доступ, щелкаем по этой роли правой кнопкой мыши и выбираем Свойства, на вкладке Общие ставим галочку в полях IPv4-маршрутизатор, выбираем локальной сети и вызова по требованию, и IPv4-сервер удаленного доступа:

Теперь нам необходимо ввести предварительный ключ. Переходим на вкладку Безопасность и в поле Разрешить особые IPSec-политики для L2TP-подключения поставьте галочку и введите Ваш ключ. (По поводу ключа. Вы можете ввести туда произвольную комбинацию букв и цифр главный принцип чем сложнее комбинация -тем безопаснее и еще запомните или запишите эту комбинацию она нам еще понадобиться) Во вкладке Поставщик службы проверки подлинности выберите Windows — проверка подлинности.

Теперь нам необходимо настроить Безопасность подключений. Для этого перейдем на вкладку Безопасность и выберем Методы проверки подлинности, поставьте галочки на Протокол EAP и Шифрованная проверка (Microsoft, версия 2, MS-CHAP v2):

Далее перейдем на вкладку IPv4, там укажем какой интерфейс будет принимать подключения VPN а так же настроим пул выдаваемых адресов клиентам L2TP VPN на вкладке IPv4 (Интерфейсом выставьте Разрешить RAS выбирать адаптер):

Теперь перейдем на появившуюся вкладку Порты, нажмем правой кнопкой мыши и Свойства, выберем подключение L2TP и нажмем Настроить, в новом окне выставим Подключение удаленного доступа (только входящие) и Подключение по требованию (входящие и исходящие) и выставим максимальное количество портов, число портов должно соответствовать или превышать предполагаемое количество клиентов. Неиспользуемые протоколы лучше отключить, убрав в их свойствах обе галочки.

В итоге у вас в списке портов должны остаться только нужные вам порты в указанном вами количестве.

На этом настройка сервера закончена. Осталось только разрешить пользователям подключатся к серверу. Перейдите в Диспетчере сервера: Конфигурация — Локальные пользователи и группы — Пользователи —Выберите пользователя и нажмите правой кнопкой мыши — Свойства. На вкладке Входящие звонки — Права доступа к сети выставьте Разрешить доступ. (Если Ваш сервер работает под управлением Active Directory, то настройки необходимо вводить в соответствующей оснастке)

Настройка L2TP подключения на клиенте производится стандартными методами (О том, как подключиться к vpn-серверу из Windows 7 можно прочитать здесь.), на вкладке Безопасность выберите тип VPN как L2TP с IPsec и нажмите кнопку Дополнительные свойства, в открывшемся окне укажите использование предварительного ключа и введите сам ключ.

Также не забудьте включить использование протокола расширенной проверки подлинности EAP.

В остальном никаких отличий от создания PPTP подключения нет, пользователи могут подключаться к нашему серверу используя свои учетные данные.

И не забудьте на Вашем маршрутизаторе перекинуть порты, а так же открыть из в Вашем Firewall:

- IKE — UDP порт 500 (Прием\Отправка)

- L2TP — UDP порт 1701 (Прием\Отправка)

- IPSec ESP — UDP порт 50 (Прием\Отправка)

- IPSec NAT-T — UDP порт 4500 (Прием\Отправка)

Иногда бывает такое, что некоторые программы по какой то непонятной

Дефрагментация диска может быть идеальным решением для вашей системы, когда

Операционная система Windows Phone считается самой удобной, но к сожалению

Здравствуйте уважаемый посетитель, если вы собрались покупать новый компьютер, то

Компания Toshiba разработала и с сегодняшнего дня выпустила в продажу

Казалось – бы совсем недавно, всего несколько лет назад, когда

В ноябре 2013 года, компания HP ввела в действие новый

Если при запуске фильма или другого иного видео файла, появляется

Флэшка – одно из самых удивительных изобретений, на мой взгляд.

Самым первым компьютерным вирусом был Creeper, обнаруженный в компьютерной сети

Web-Дизайн

Добавление новой позиции в тему Друпал 7 для большей функциональности. Создание нового региона в шаблоне Друпал 7. Иногда просто необходимо слегка поправить шаблон для Друпал

Настройка

Смартфоны уже давно вошли в нашу жизнь и большинство пользователей не представляют, что бы они делали без такого полезного гаджета. Но в то же время,

Web-Дизайн

Сегодня мы рассмотри ещё один слайдер на чистом CSS3, но на этот раз мы готовы сломать все стереотипы о том, что каждый раз когда мы

Web-Дизайн

Здравствуйте дорогие читатели нашего блога. Мы всегда стараемся подобрать для вас самые интересные и простые варианты решения различных сложных ситуаций и об одной из них

Web-Дизайн

В очередной раз обращаюсь к теме создания модальных(всплывающих) окон. В последнее время меня все больше интересуют, различные техники исполнения всплывающих окон, без использования javascript, плагинов

Настройка

Оглавление Системная информация отобразить архитектуру компьютера — arch отобразить используемую версию ядра uname -r показать аппаратные системные компоненты — (SMBIOS / DMI) dmidecode -q вывести

Web-Дизайн

Добрый день, сегодня мы поговорим о том как вывести описание термина таксаноми на странице словаря таксаномии. И так многие начинающие пользователи Drupal создав свой словарь

Оборудование

Оглавление Что делать, если принтер отказывается нормально печатать Это, как правило, случается в самое неподходящее время — когда вам срочно нужен важный документ, а принтер