Установим роли терминального сервера на Windows Server 2019 и лицензируем. Маленькая тонкость — сервер не в домене.

Подготовка Windows Server 2019

Для начала установим сам сервер. Всё необходимое вынесено в отдельную статью:

Установка Windows Server 2019 на виртуальную машину VMware

Не забываем про настройку:

Первоначальная настройка Windows Server 2019

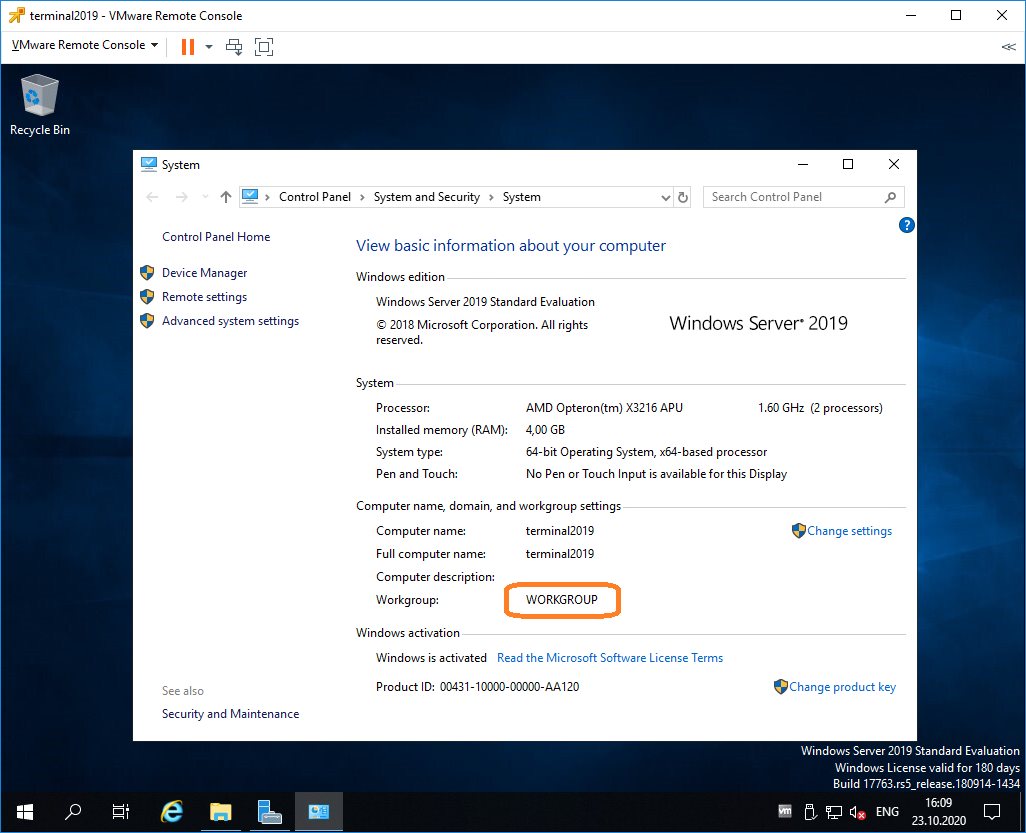

Итак, операционная система установлена и настроена. Сервер в рабочей группе WORKGROUP.

Установка роли терминального сервера

Нам понадобится установить две роли, можно выполнить установку одновременно, я предлагаю инструкцию с минимальным количеством перезагрузок.

Роль Remote Desktop Licensing

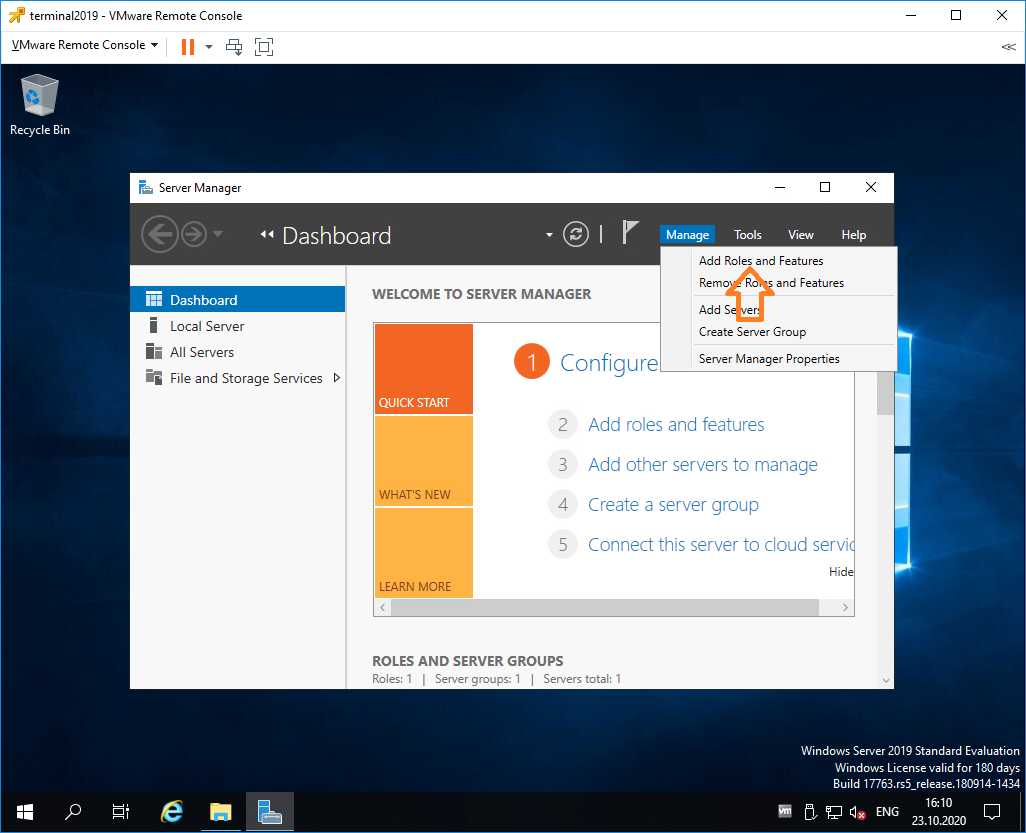

Входим в Server Manager. Справа вверху выбираем Manage > Add Roles and Features.

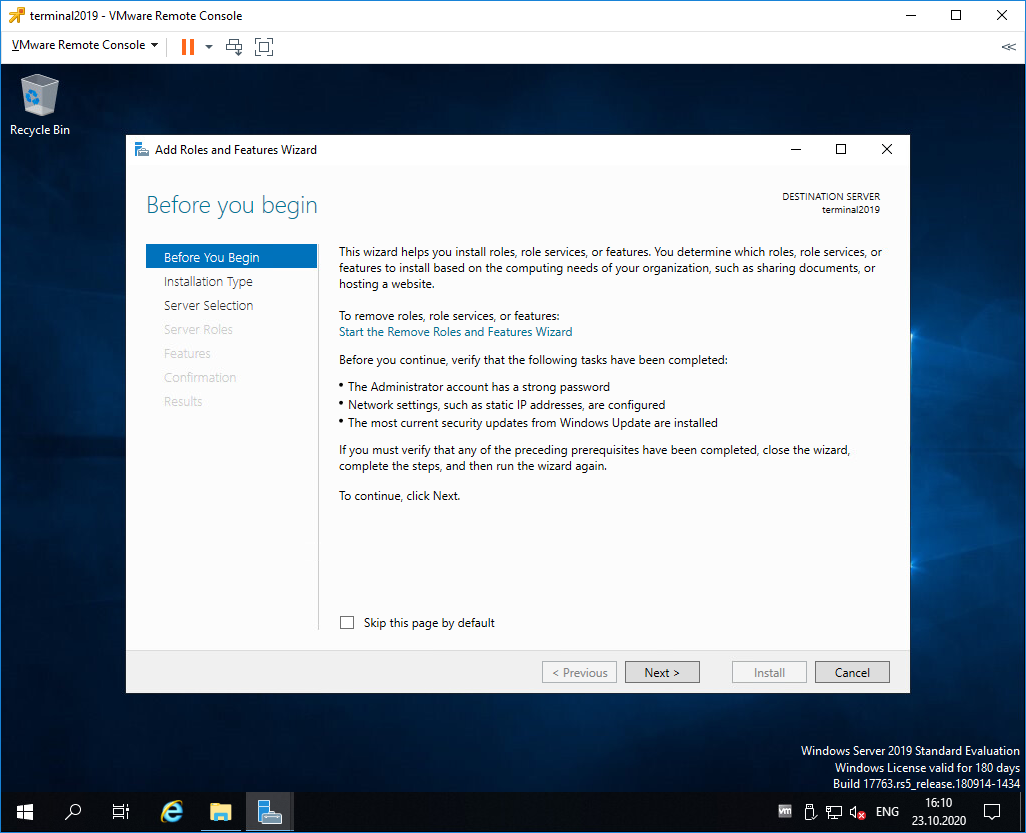

Попадаем в раздел Before You Begin.

Это начальная страница, пропускаем. Next.

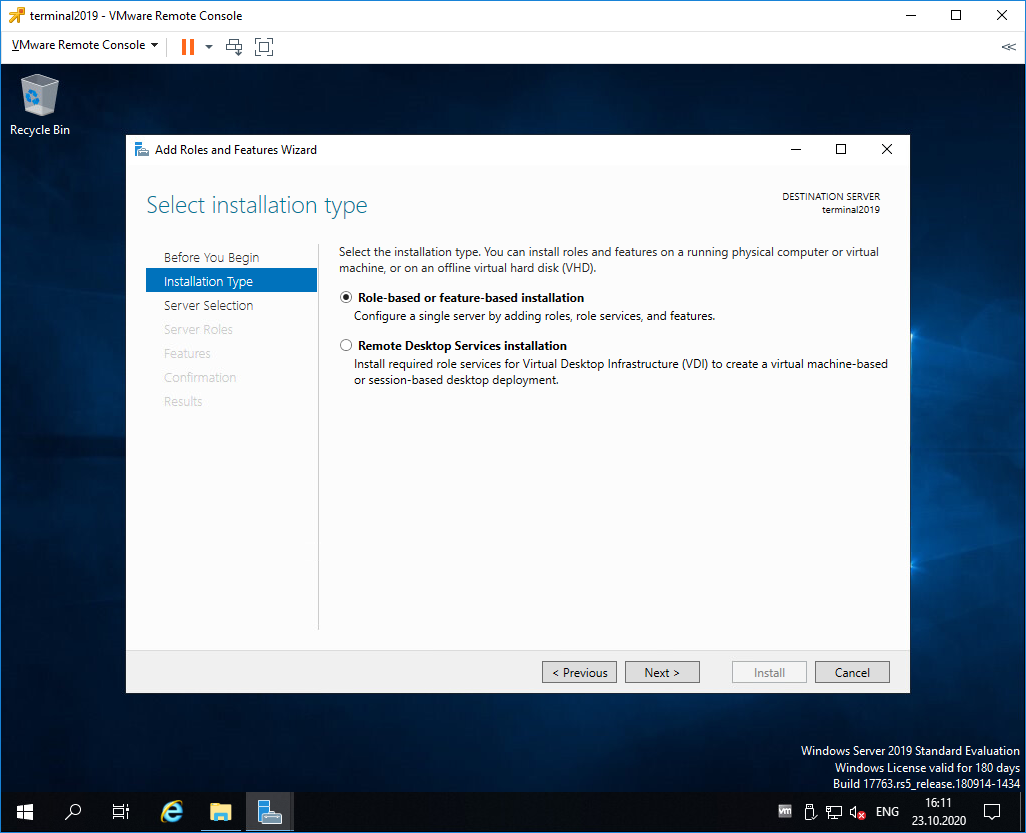

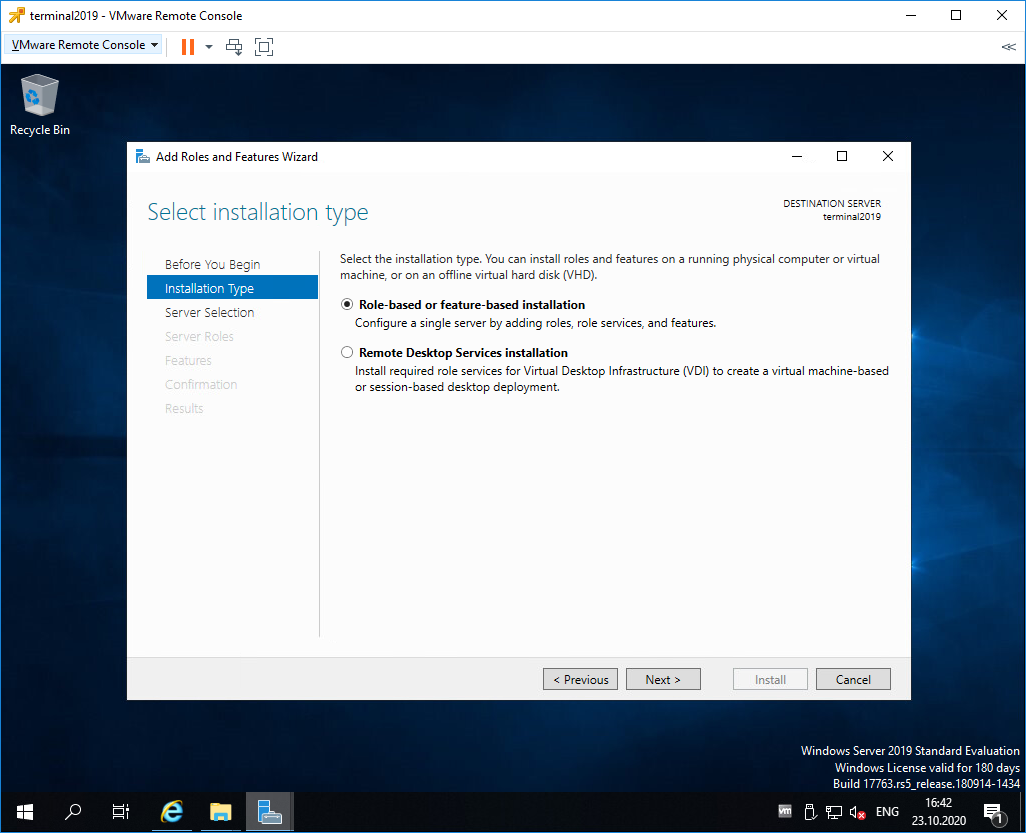

Попадаем в раздел Installation Type. Для установки сервиса удаленных рабочих столов предусмотрен специальный мастер Remote Desktop Services installation, но нам не удастся его использовать, поскольку сервер не в домене. Выбираем Role-based or feature-based installation. Next.

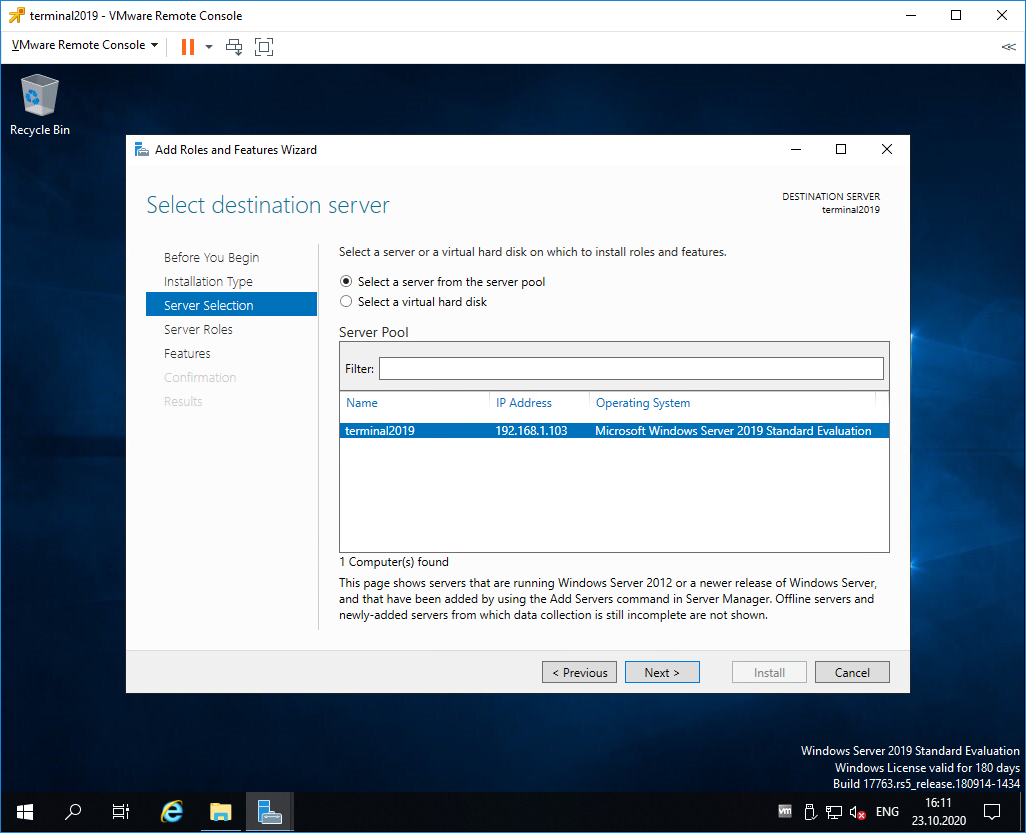

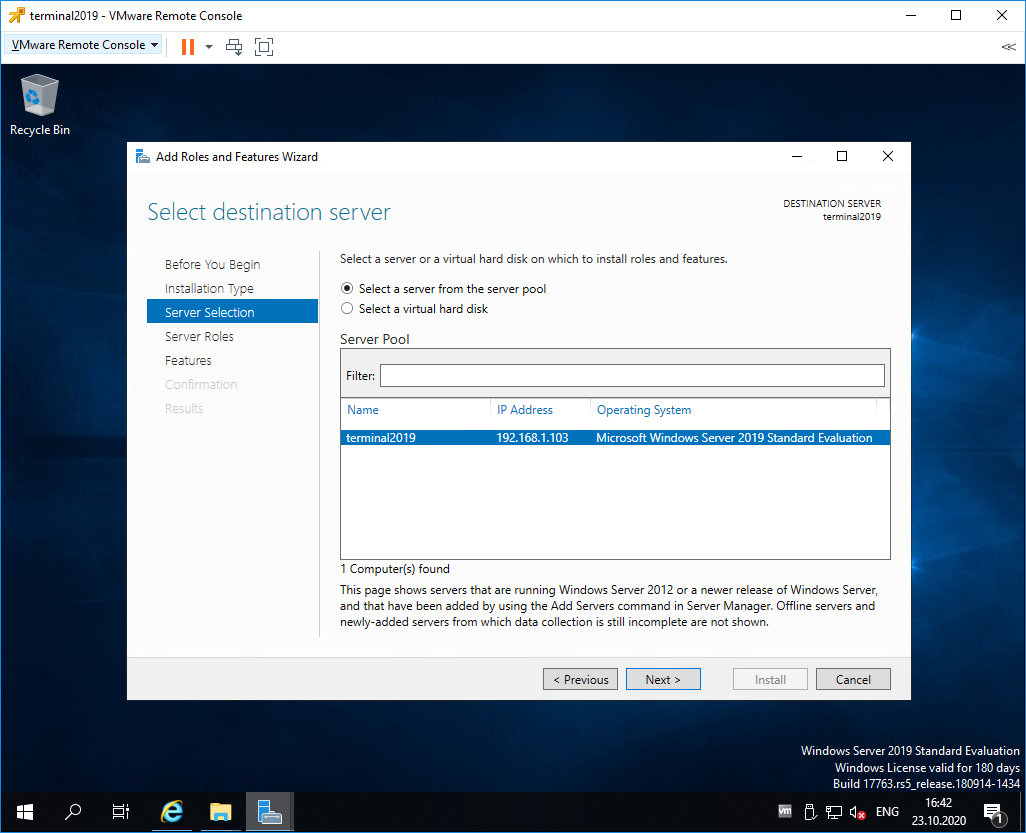

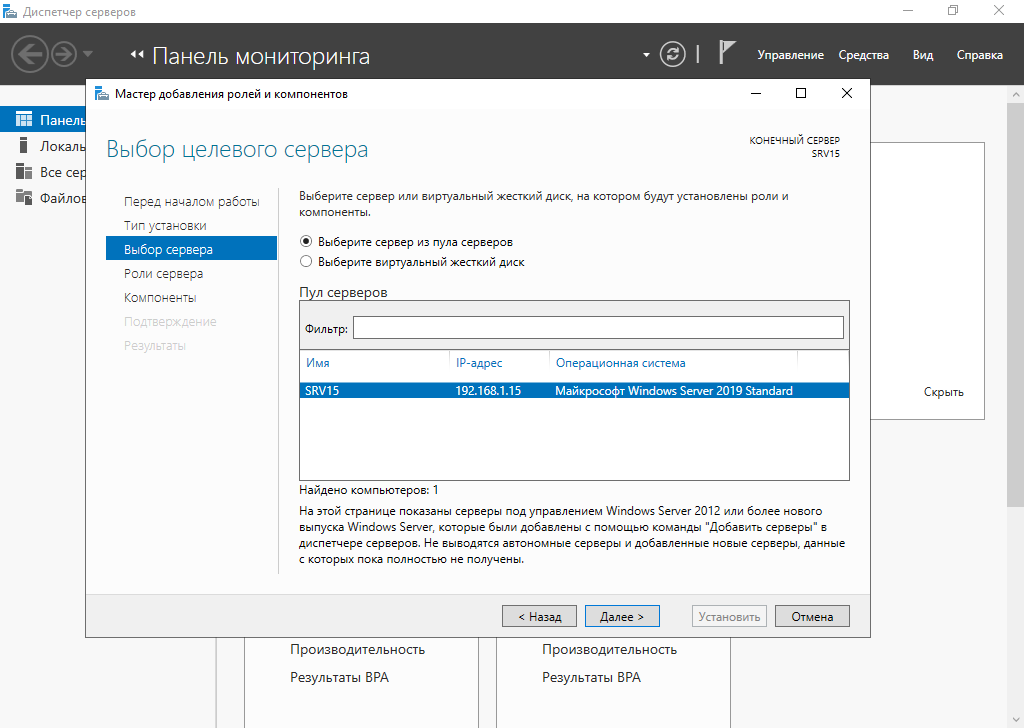

Попадаем в раздел Server Selection. Выбираем текущий сервер. Next.

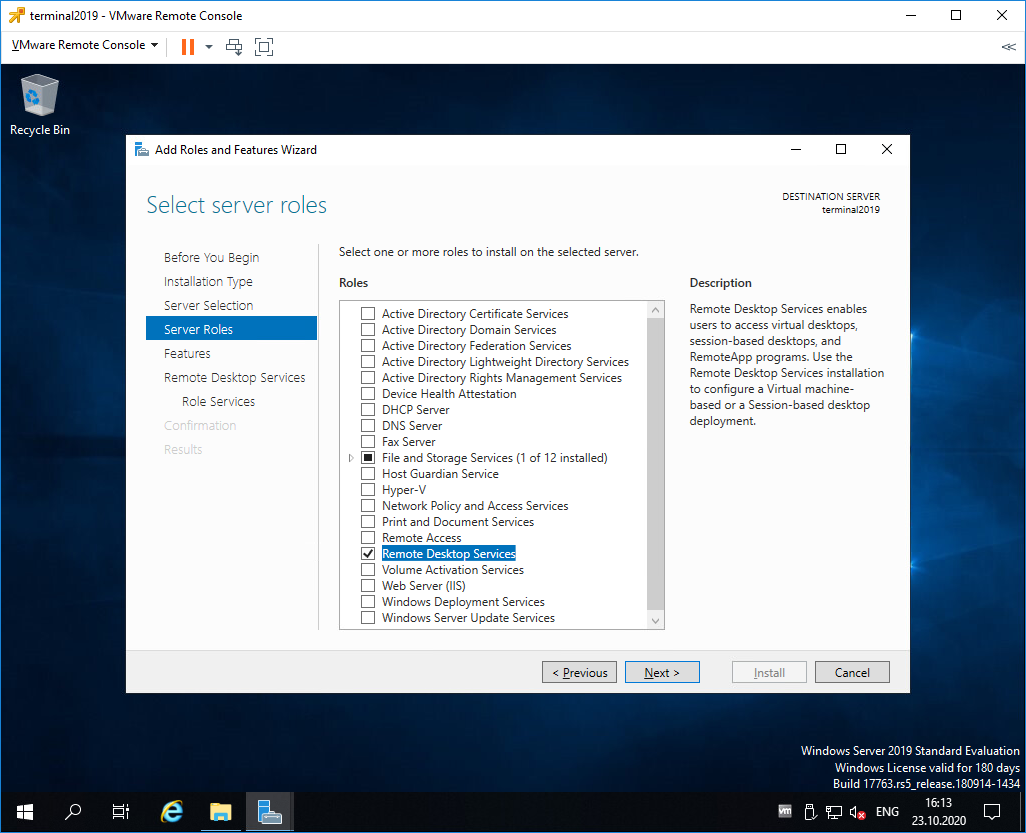

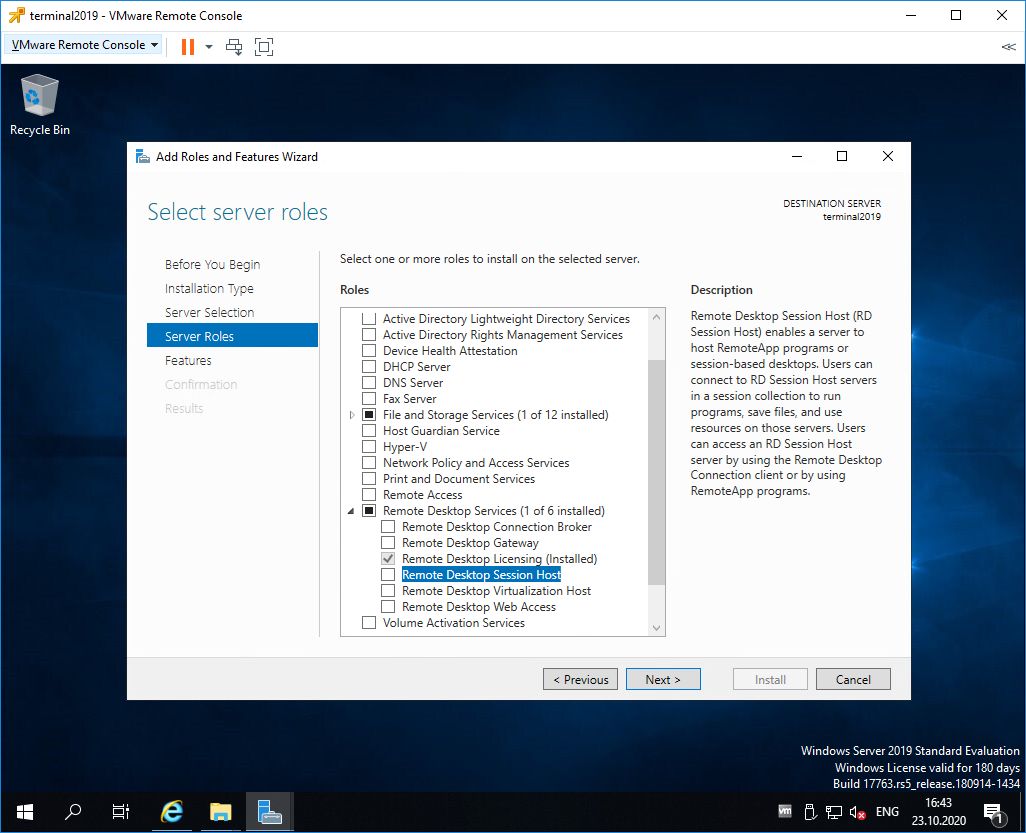

Попадаем в раздел Server Roles. Выделяем галкой роль Remote Desktop Services. Next.

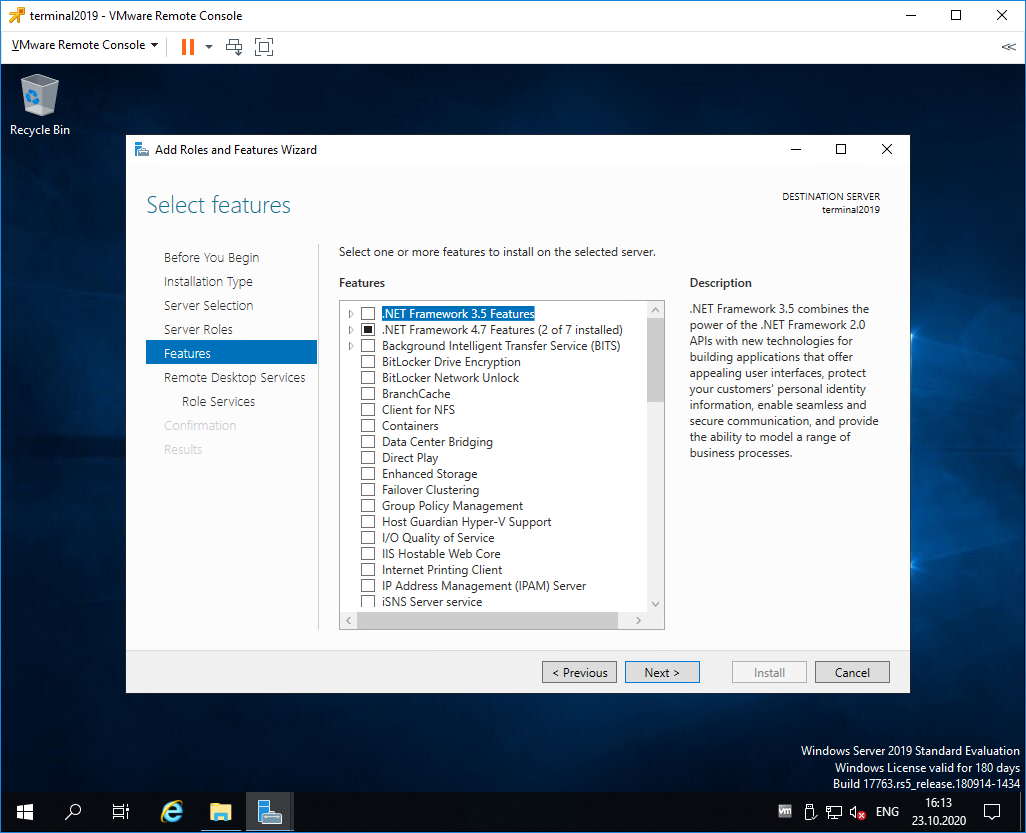

Попадаем в раздел Features. Здесь ничего дополнительно не выбираем. Next.

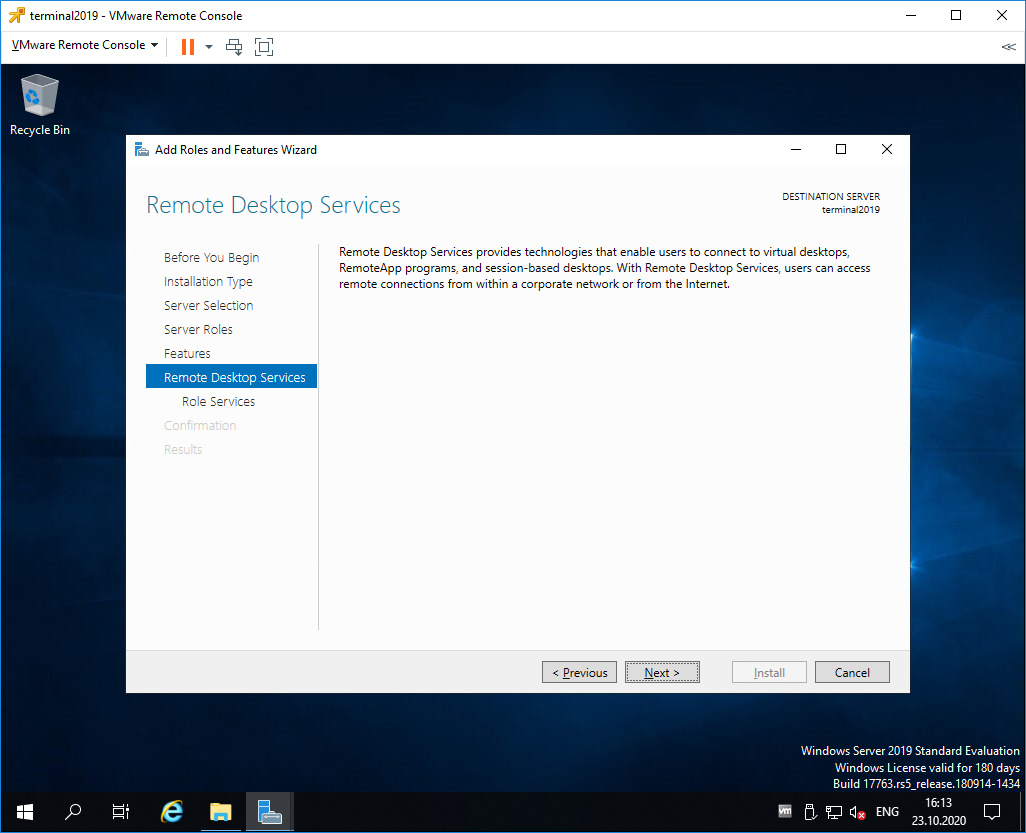

Попадаем в раздел Remote Desktop Services. Ненужное нам окошко. Next.

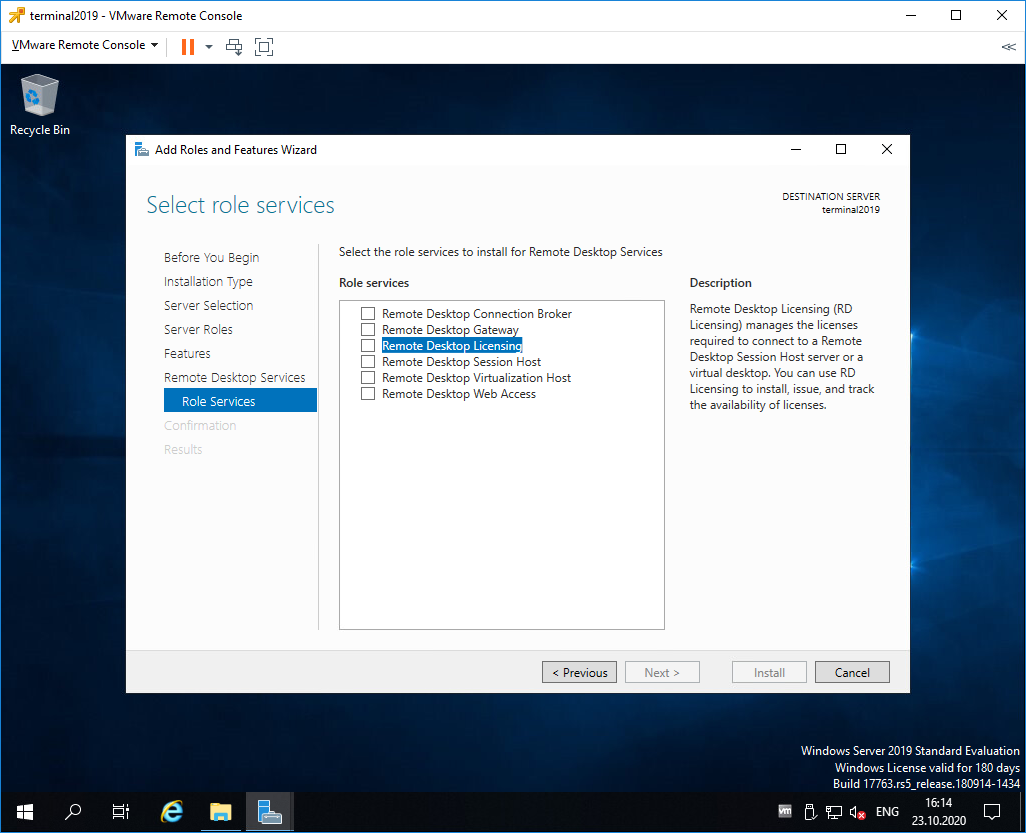

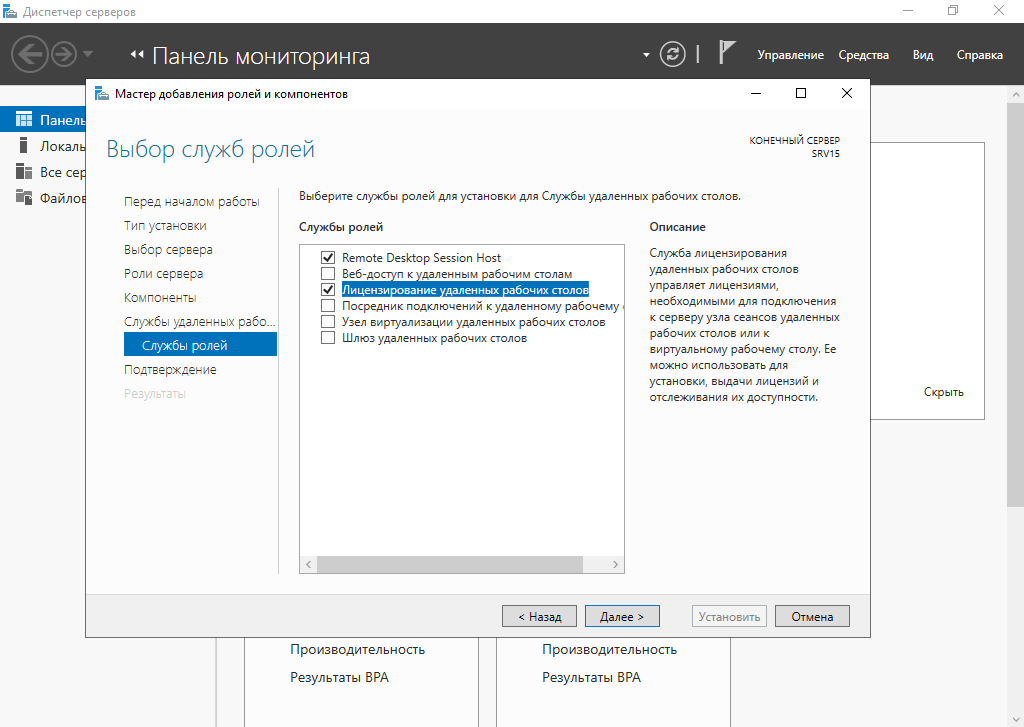

Попадаем в раздел Role Services. Первая роль, которую нам нужно установить, это Remote Desktop Licensing. Выделяем галкой.

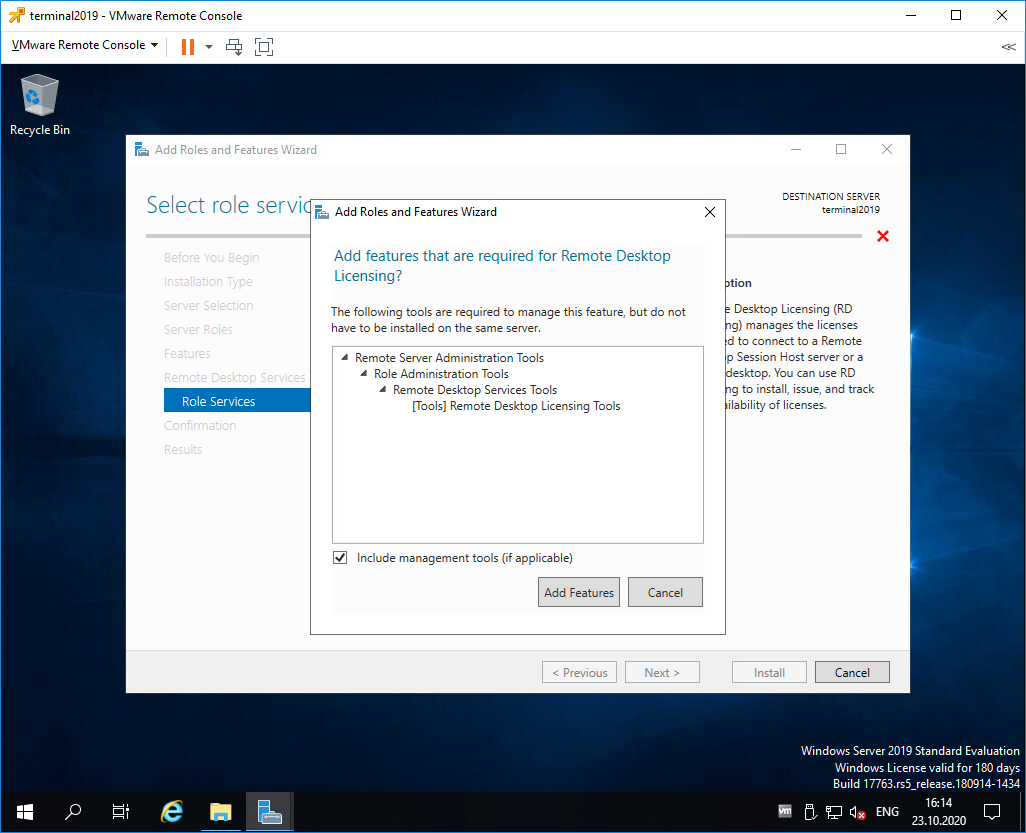

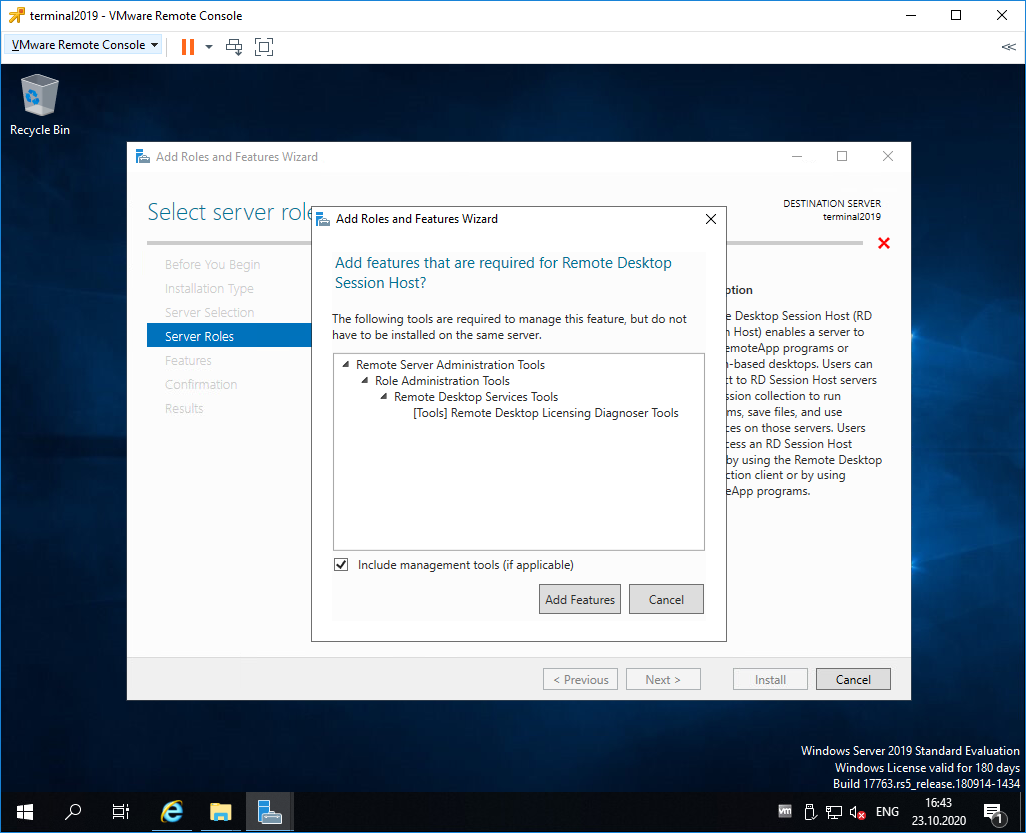

Нам предлагают установить дополнительные фичи, которые требуются для данной роли. Соглашаемся, Add Features.

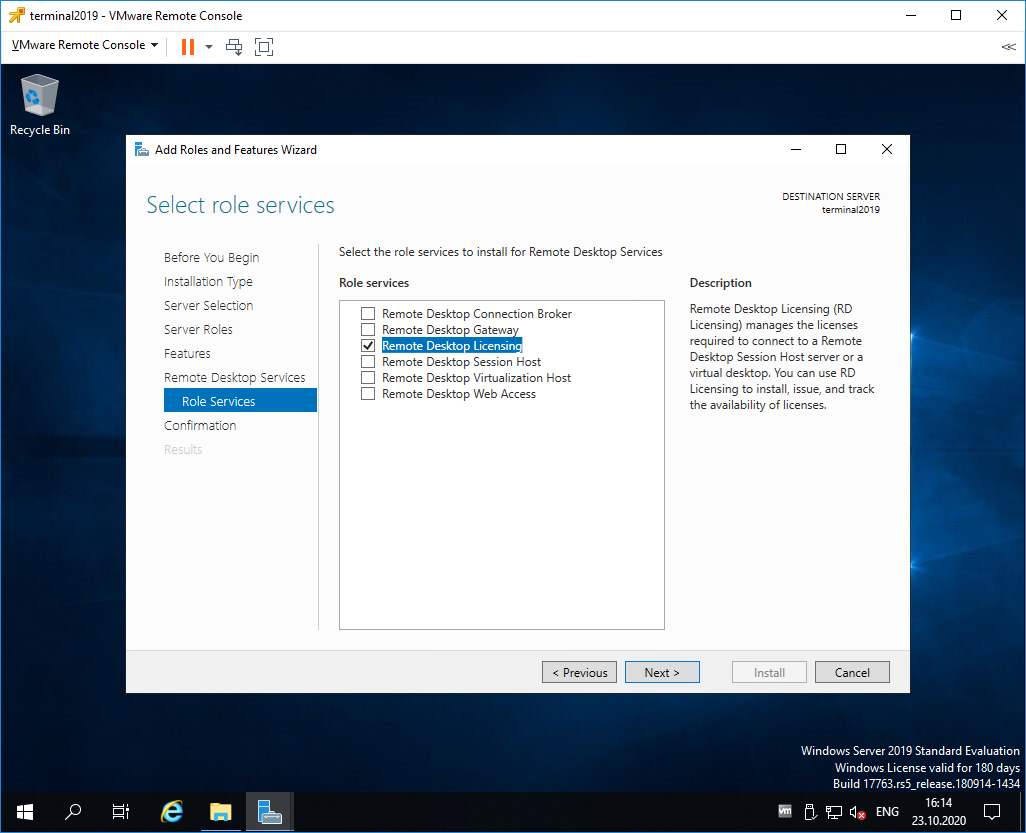

Remote Desktop Licensing выделено галкой, Next.

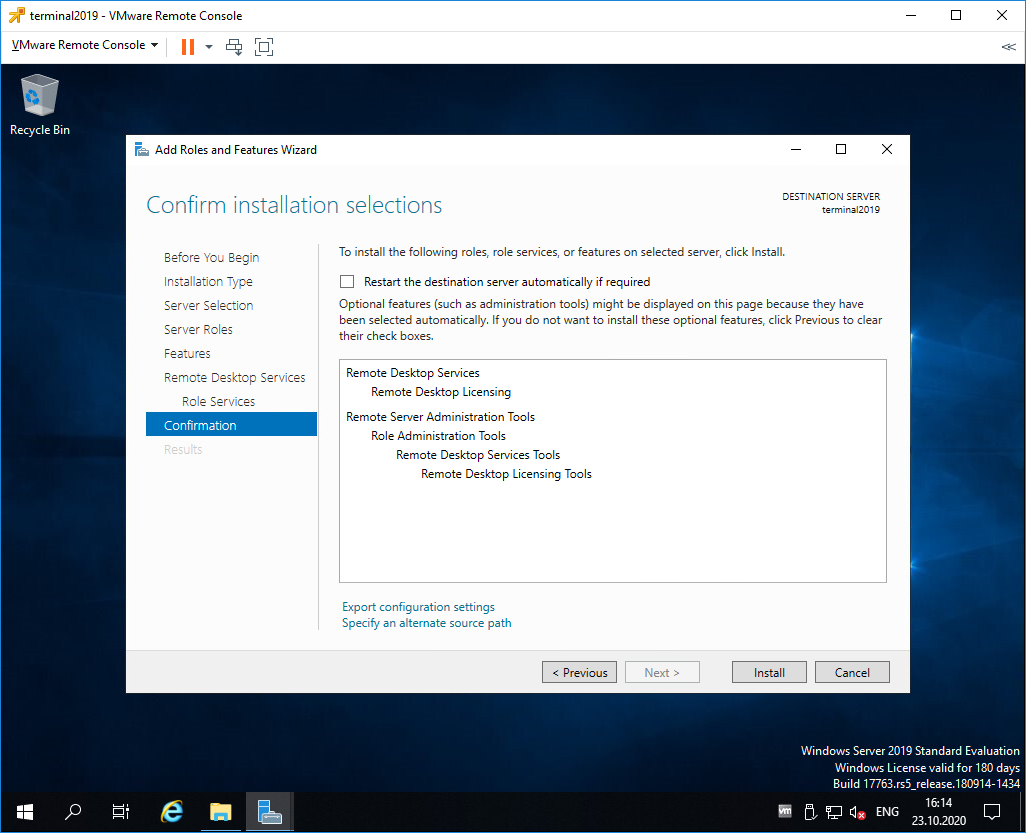

Попадаем в раздел Confirmation. Install.

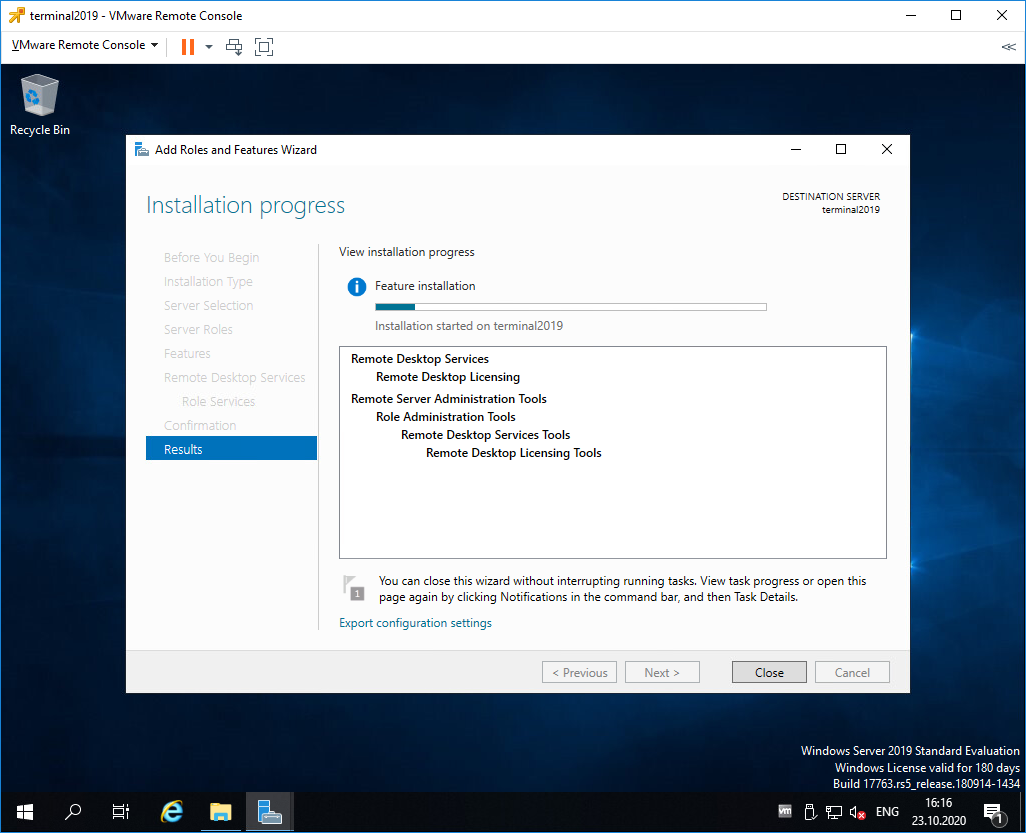

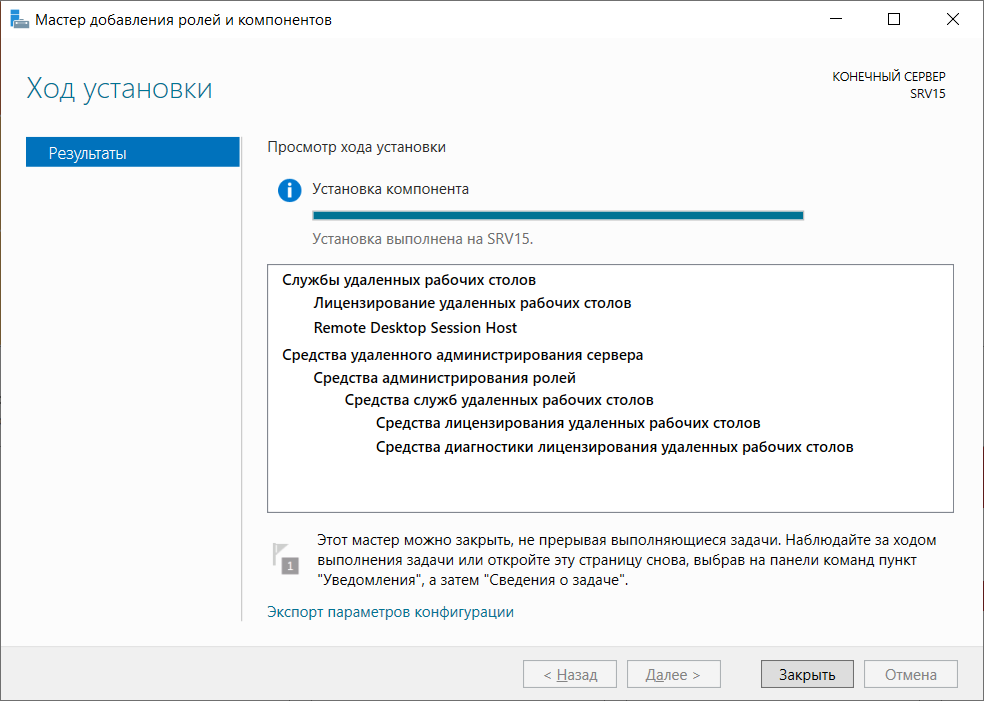

Начинается установка роли.

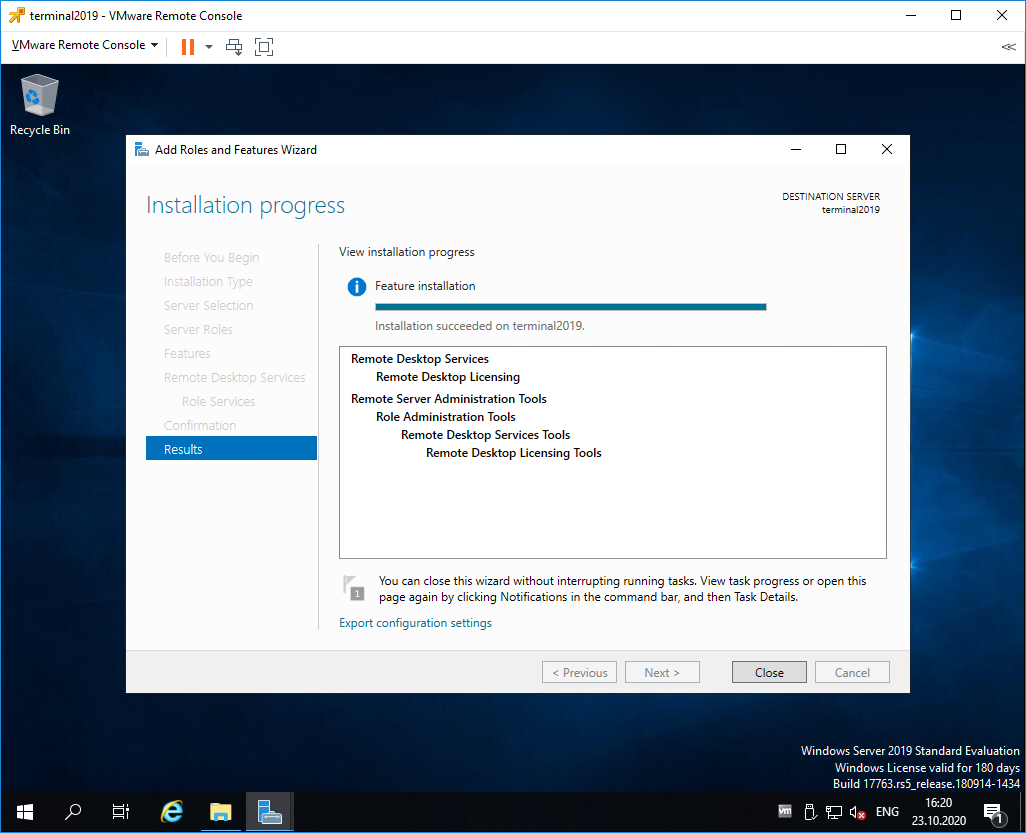

Роль Remote Desktop Licensing успешно установлена. Примечательно, что перезагрузка не требуется.

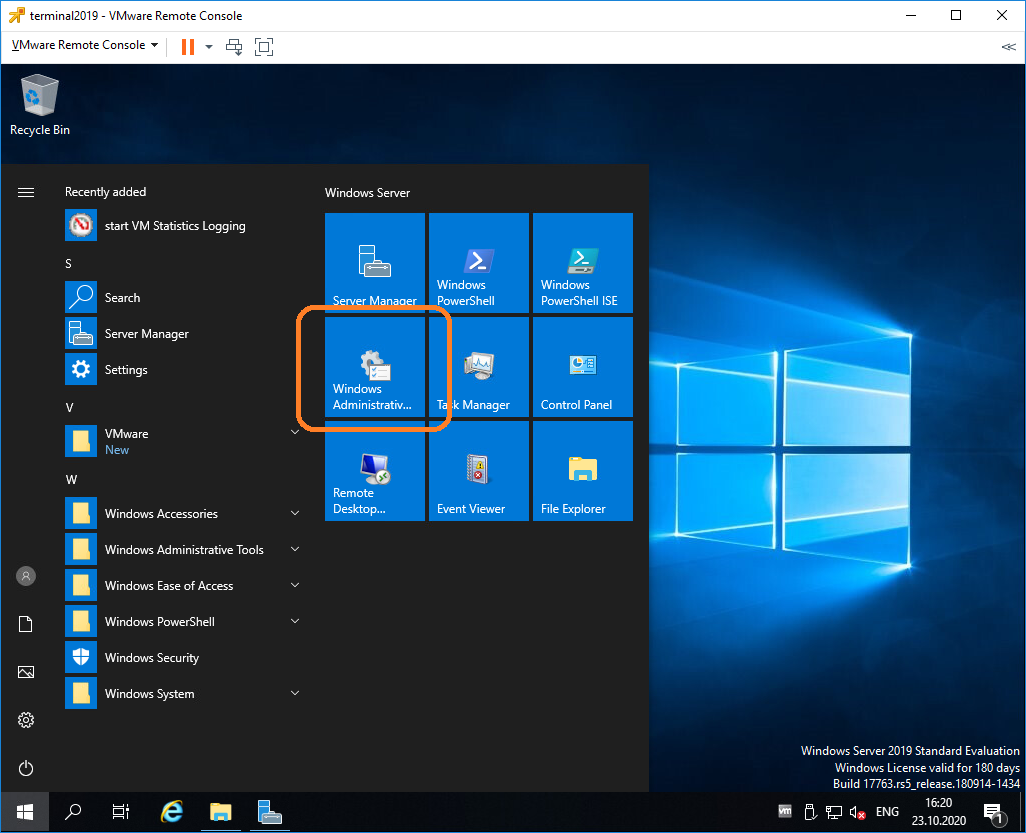

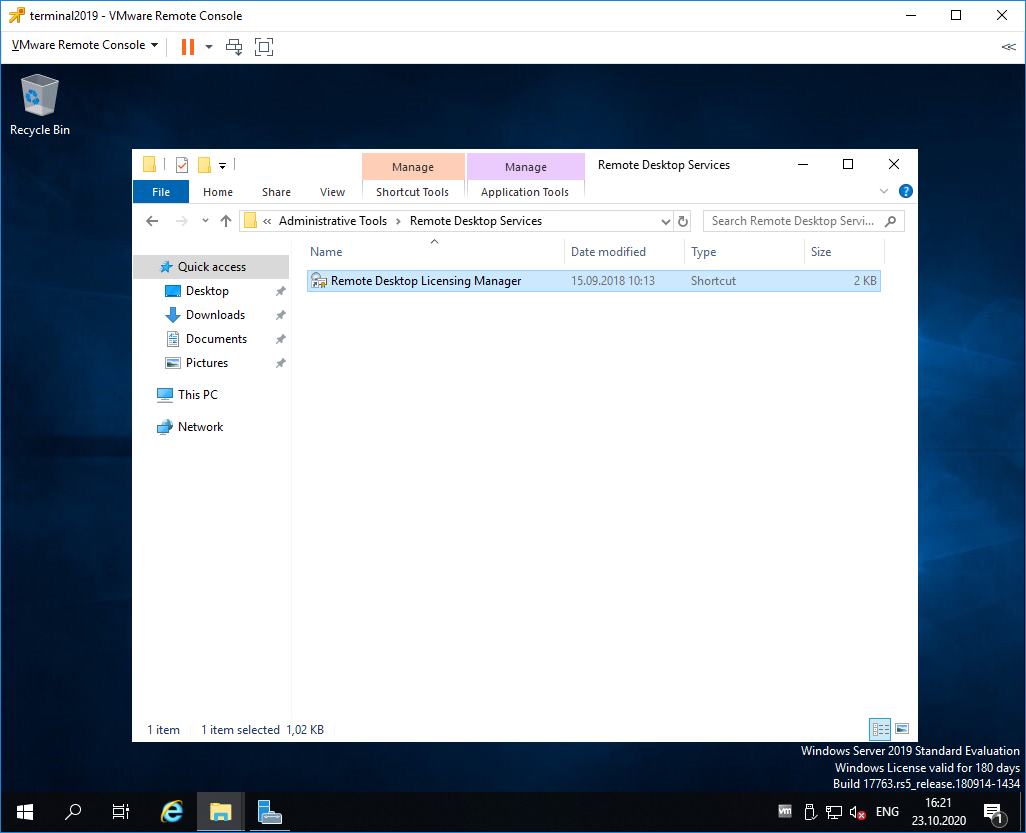

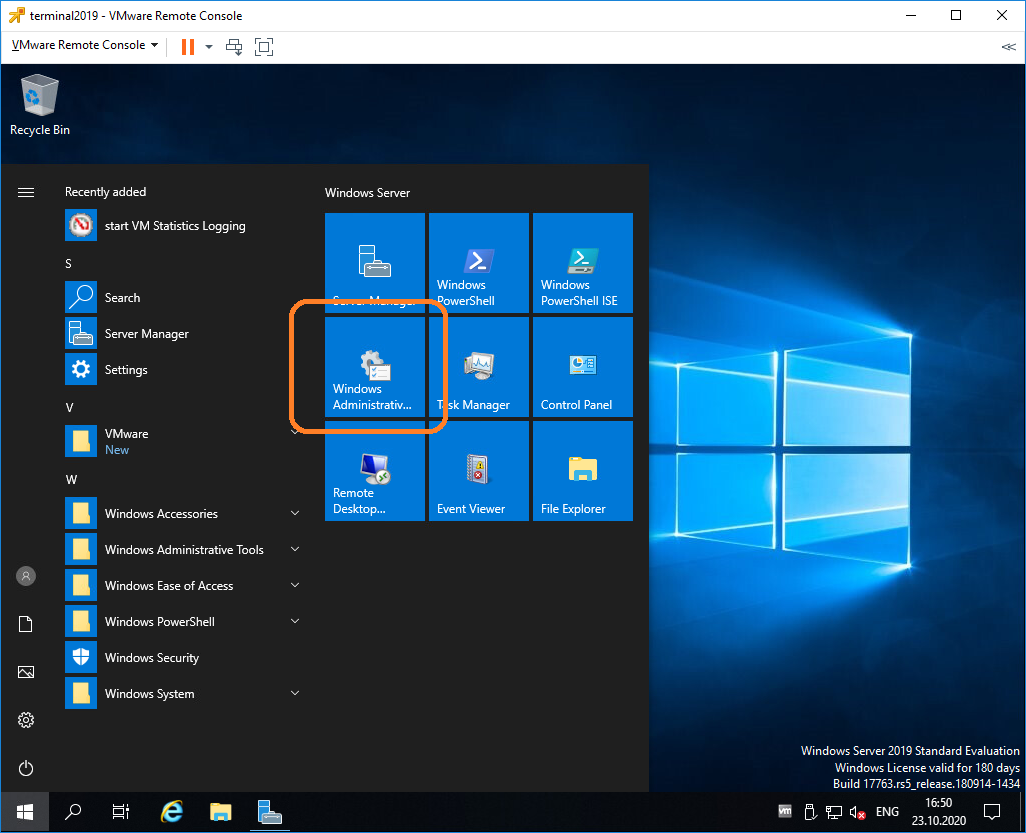

Открываем Windows Administrative Tools.

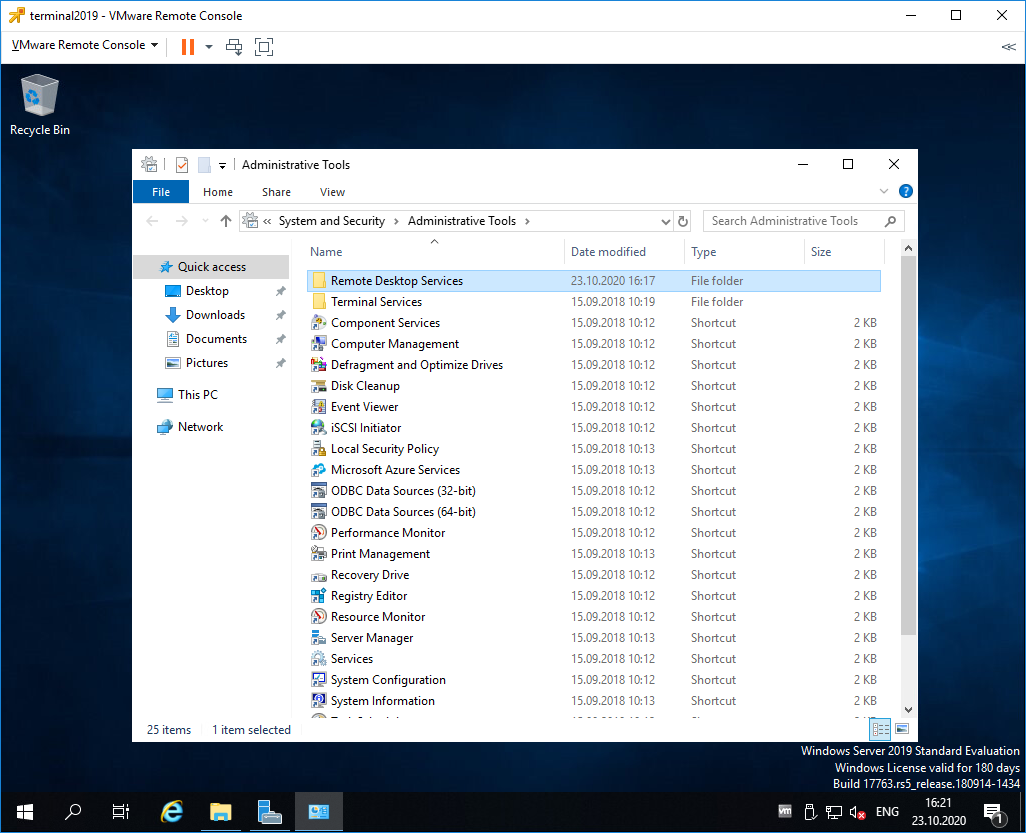

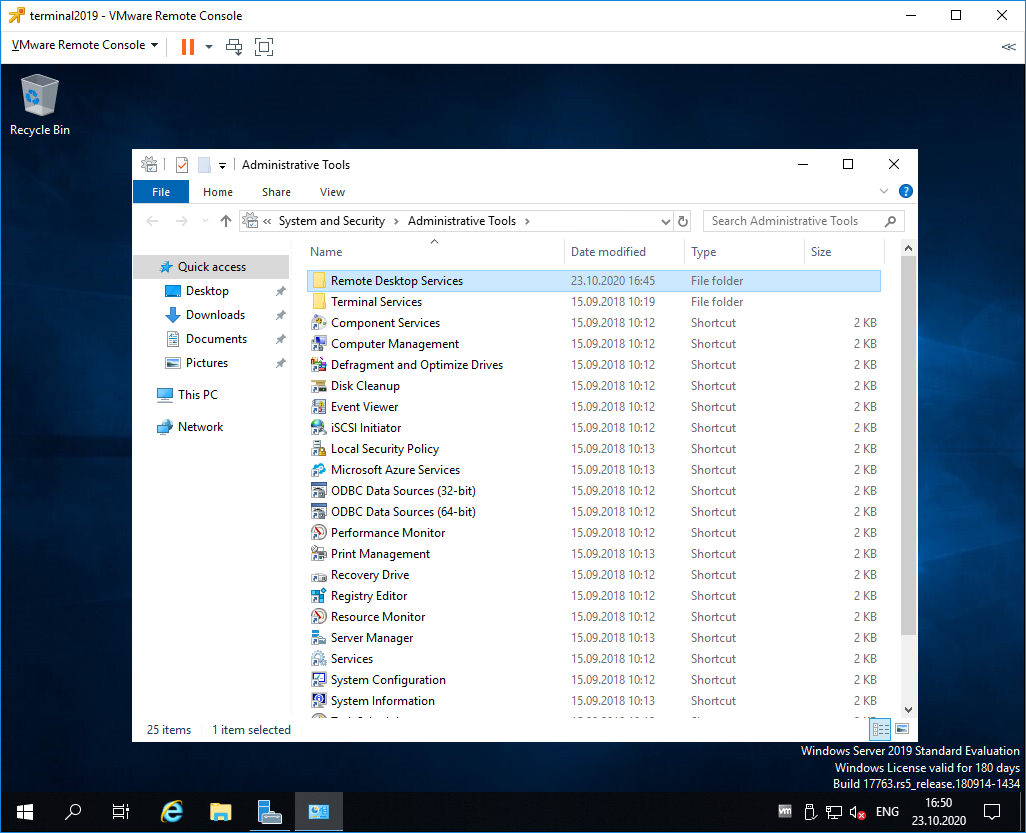

Переходим в папку Remote Desktop Services.

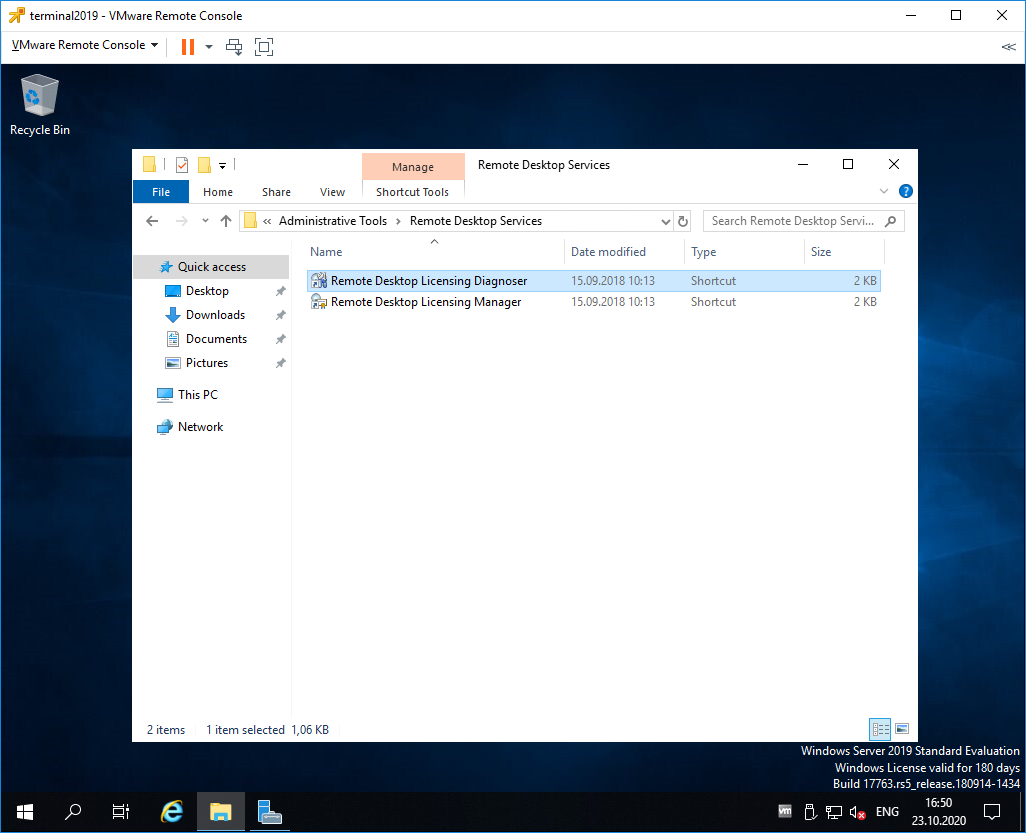

Запускаем оснастку Remote Desktop Licensing Manager.

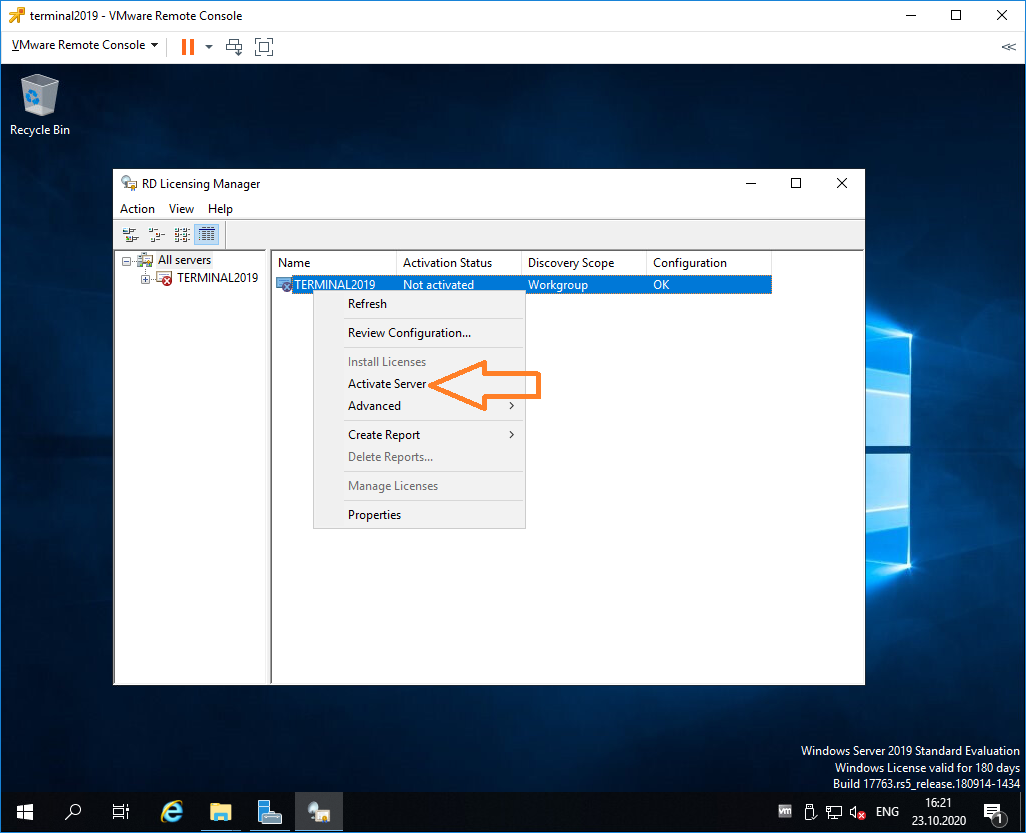

Выбираем наш сервер, правой кнопкой — активировать.

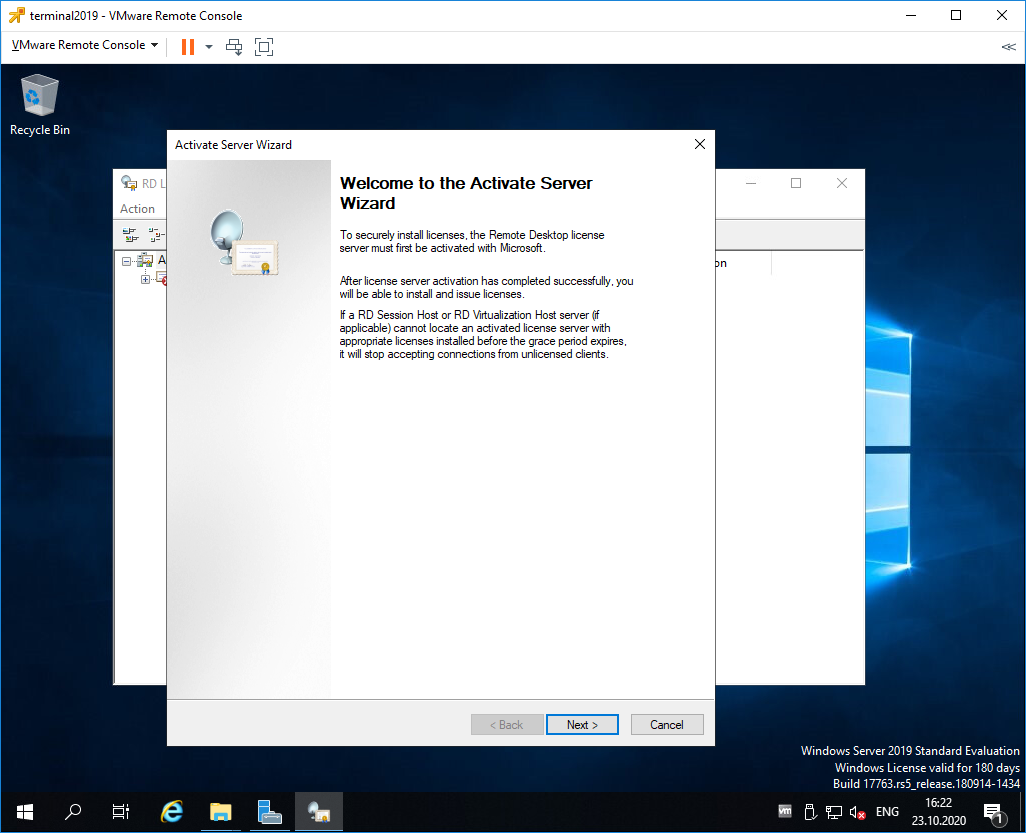

Открывается окно активации. Next.

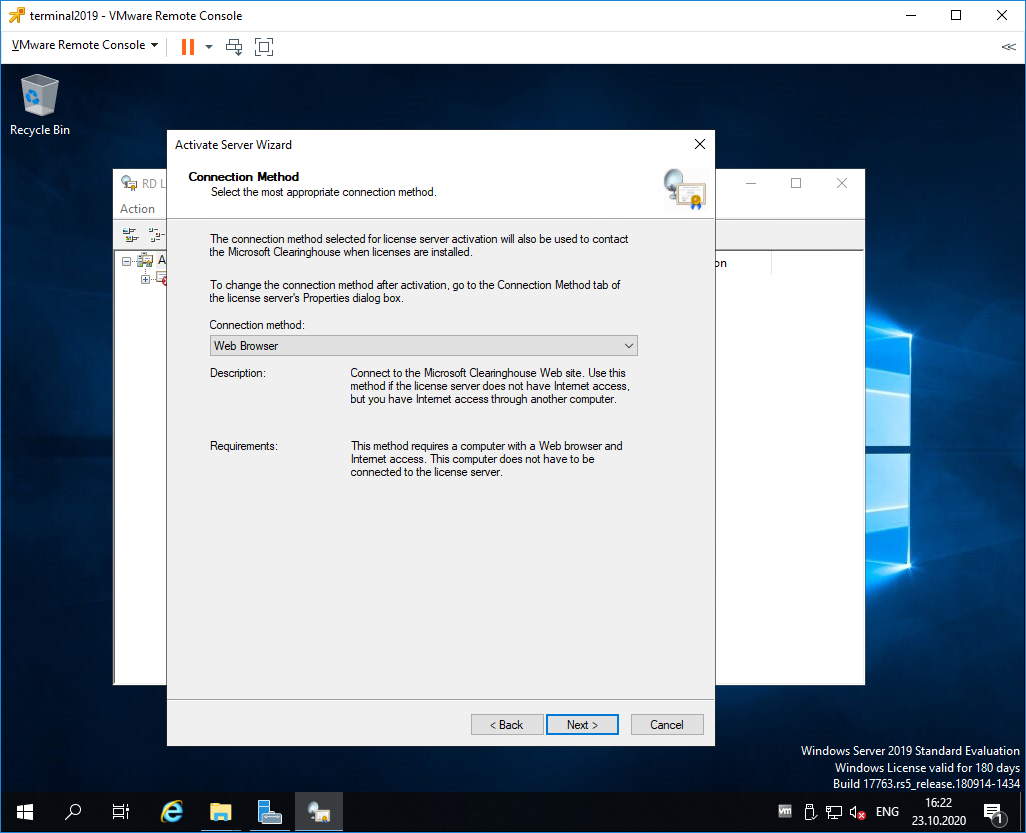

Выбираем метод соединения Web Browser. Next.

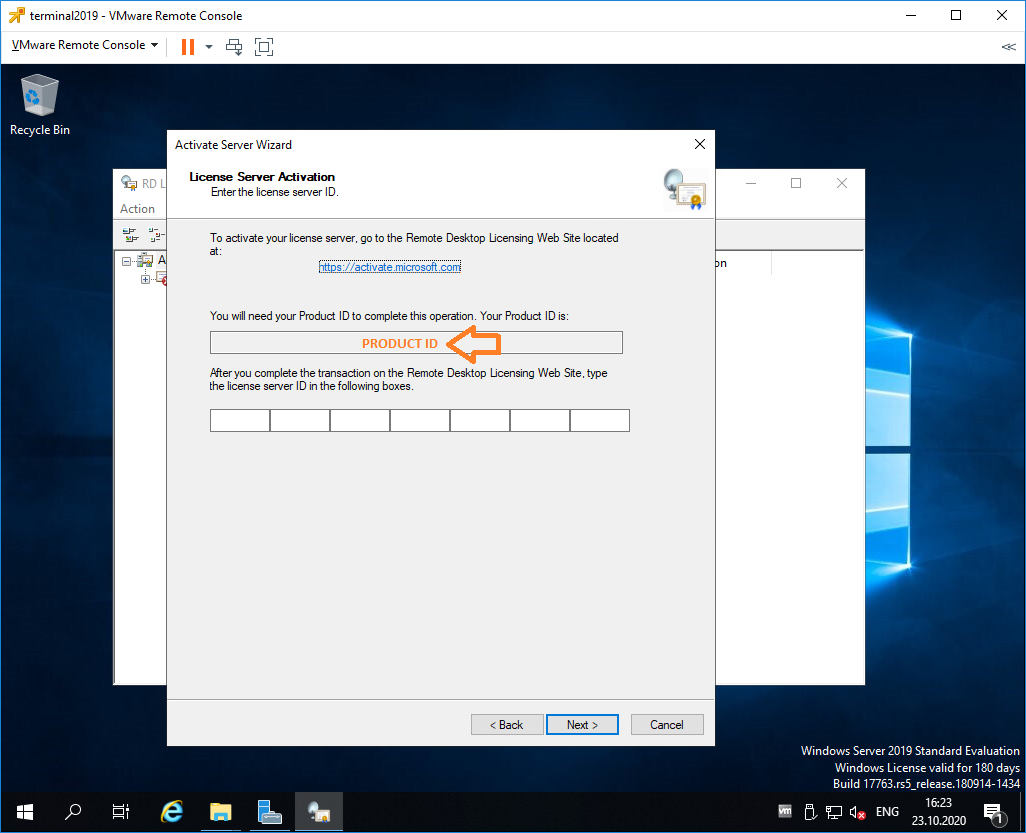

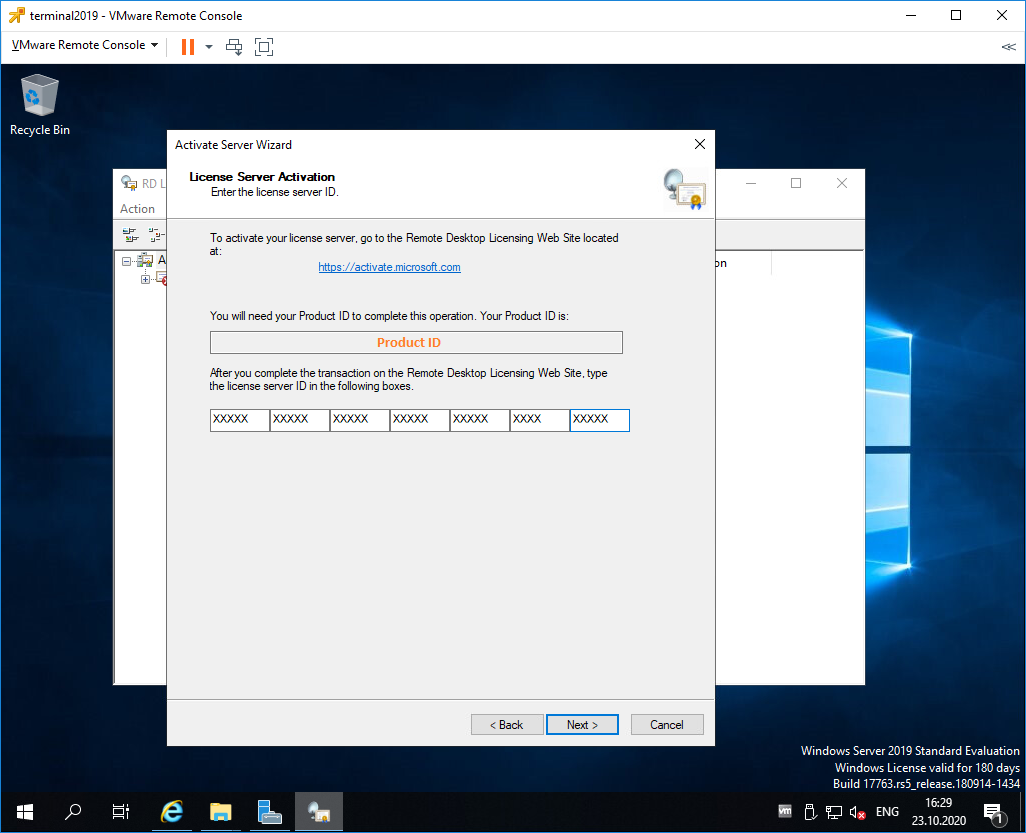

Получаем код продукта который нам понадобится для активации (Product ID). Копируем.

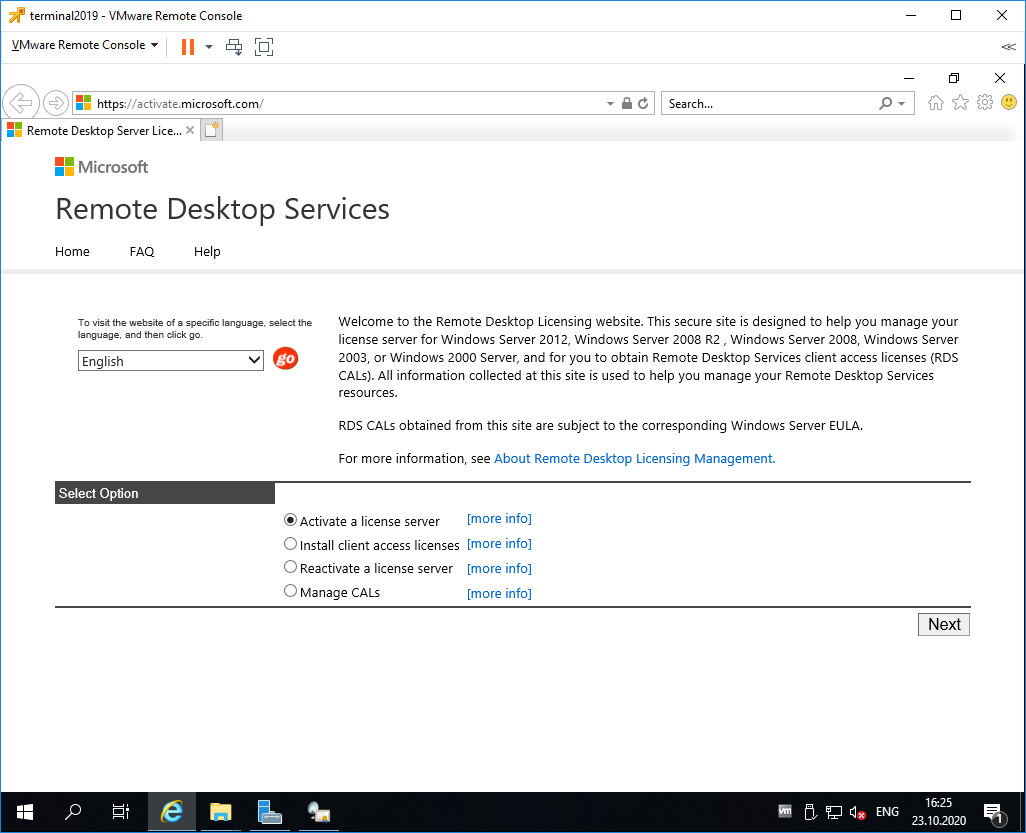

В браузере открываем сайт https://activate.microsoft.com/

Выбираем «Activate a license server». Next.

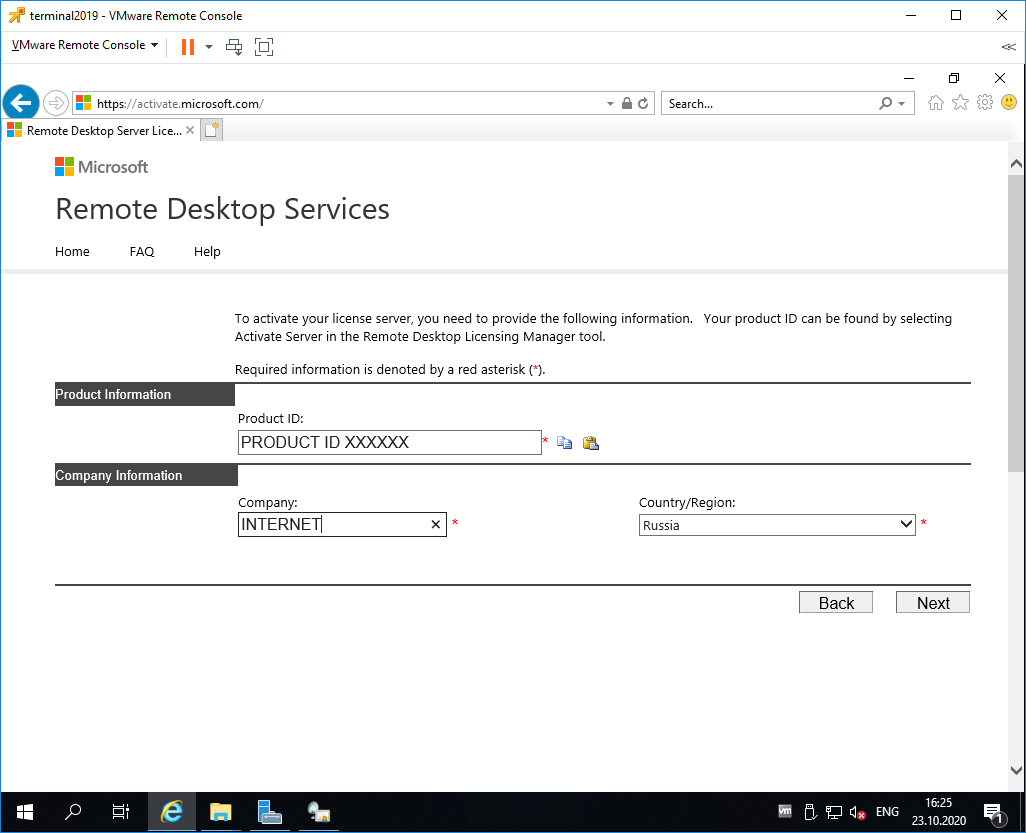

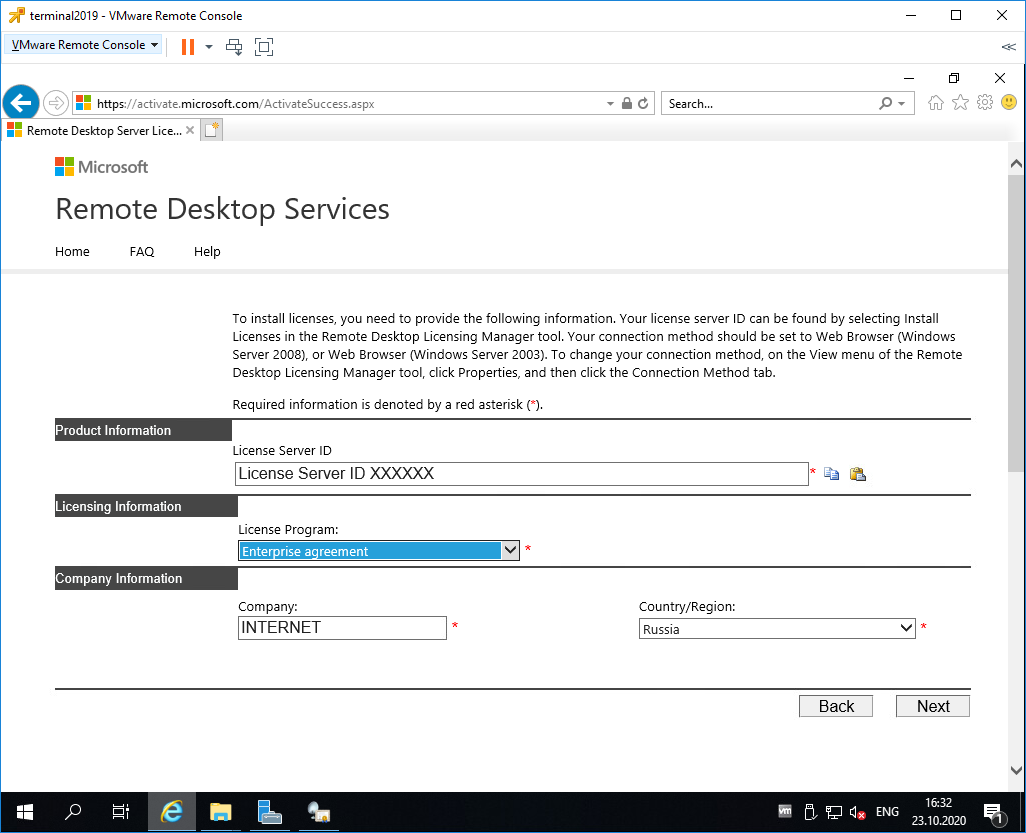

Вводим Product ID полученный ранее, организацию и любую страну или регион. Next. Next.

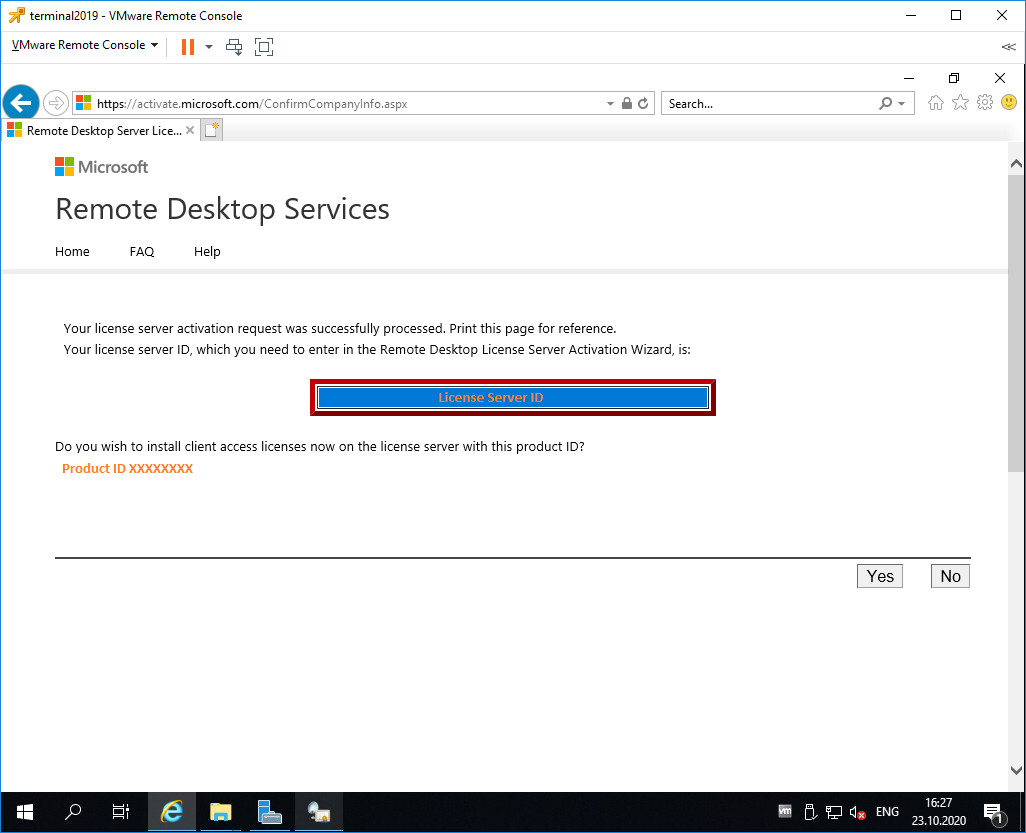

Если все сделано правильно, то мы получим необходимый код сервера лицензирования. Копируем его. На вопрос «Do you wish to install client access licenses now on the license server with this product ID?» отвечаем «Yes» и пока возвращаемся к терминальному серверу, к текущему окну ещё вернёмся.

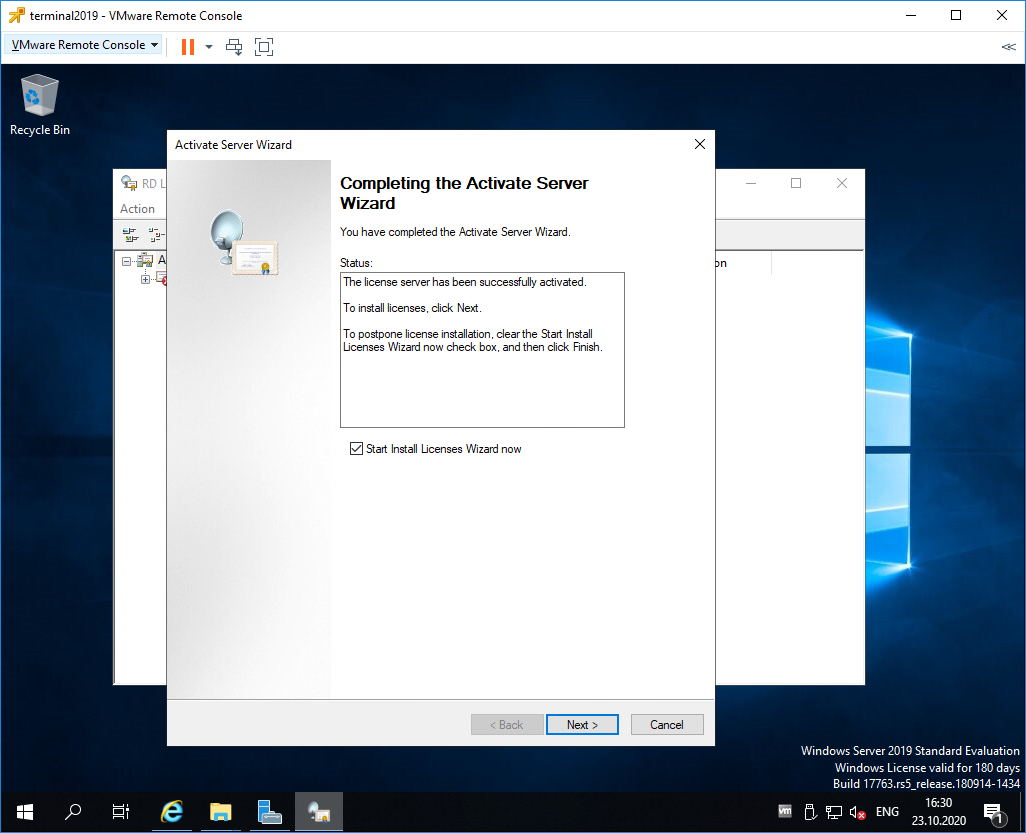

Вводим код в открытом мастере, жмём Next.

Устанавливаем галку «Start Install Licenses Wizard now». Next.

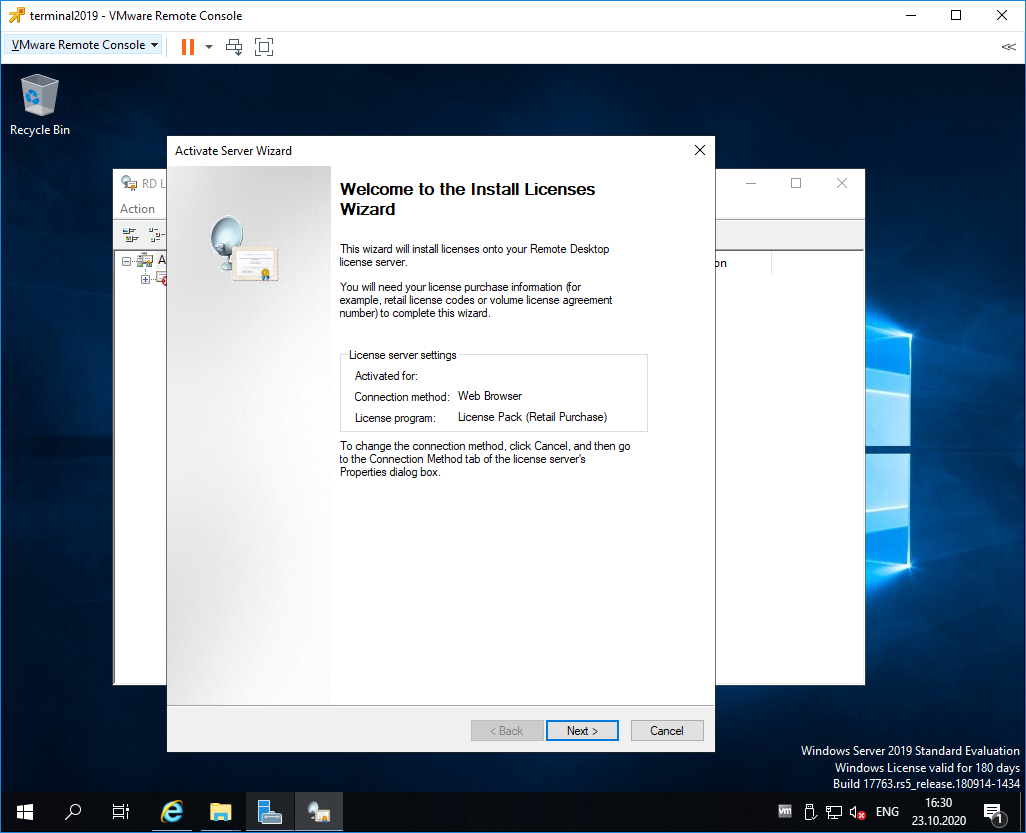

Открывается мастер установки лицензий. Next.

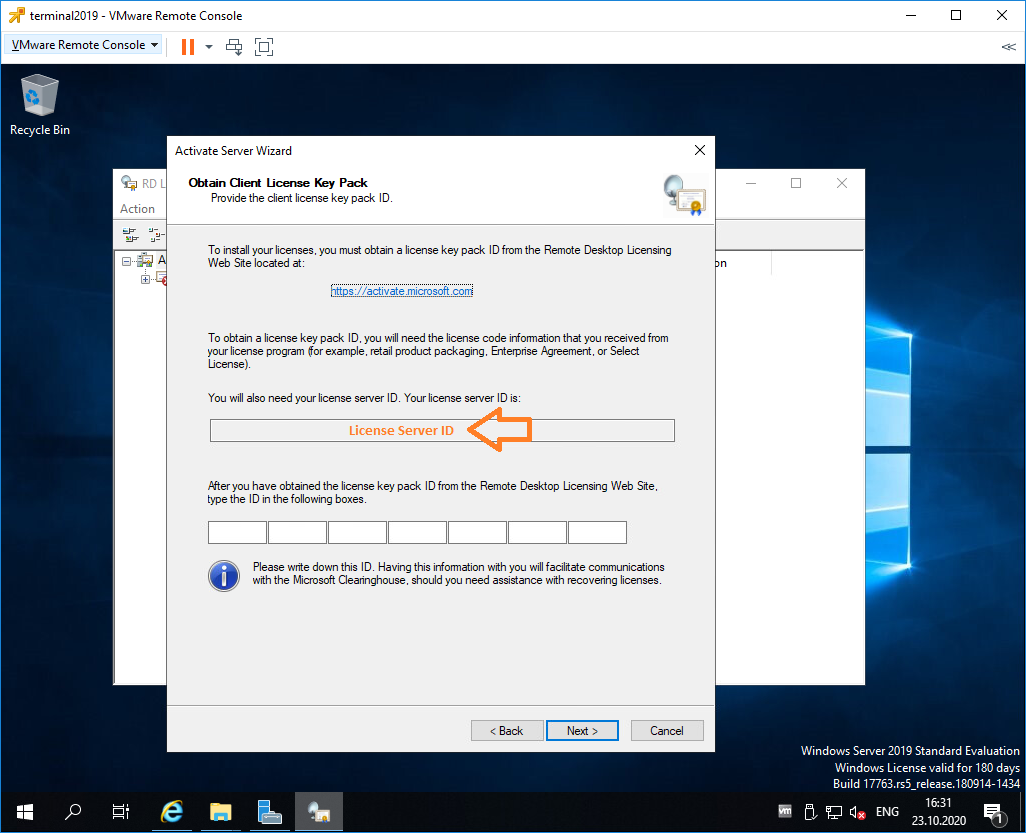

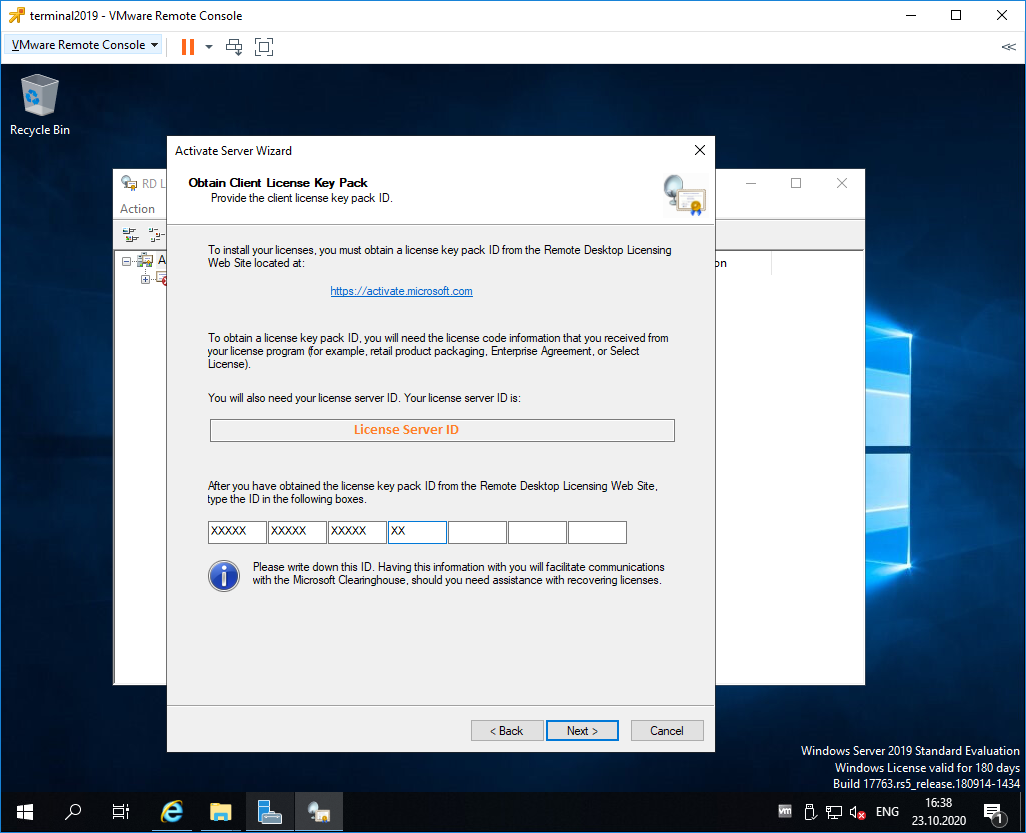

Нас просят ввести license key pack ID. Возвращаемся к браузеру.

Вставляем License Server ID, в качестве программы лицензирования, по идее он уже должен сюда переместиться из предыдущего окна. License Program выбираем Enterprise agreement. Указываем компанию и страну. Next.

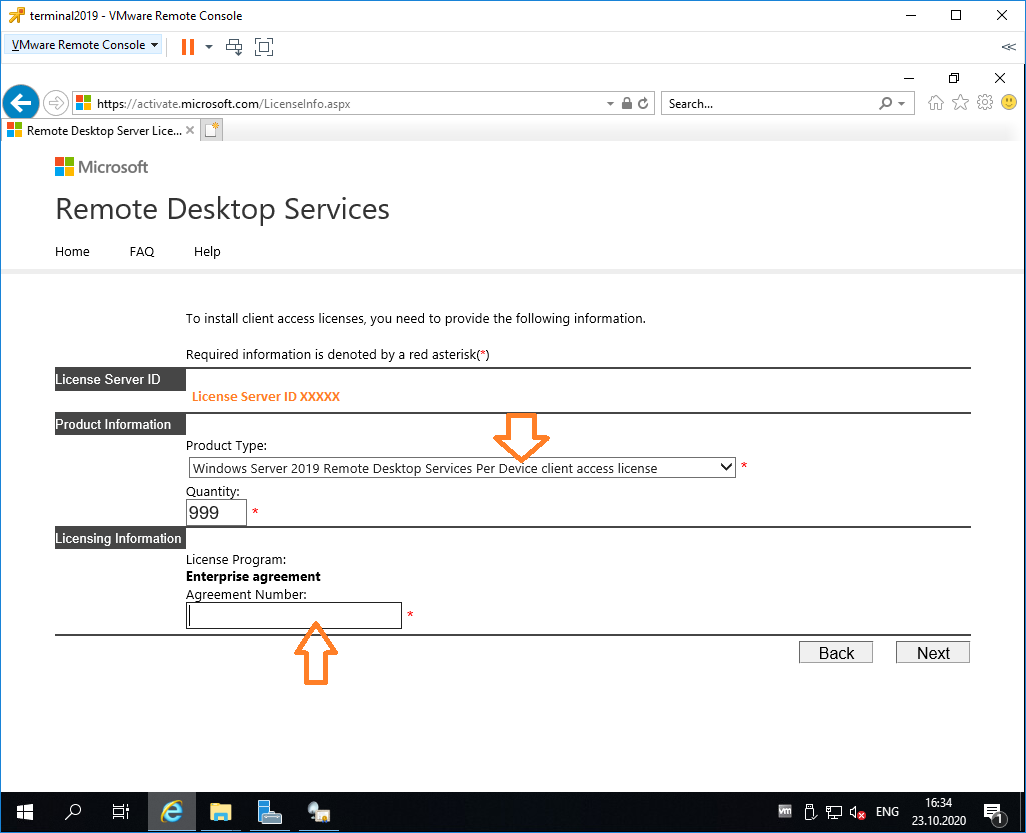

Выбираем тип продукта: Windows Server 2019 Remote Desktop Services Per Device client access license. Указываем количество лицензий. Обязательно соглашение Enterprise agreement, или ищем в интернете который подойдет…

Настройка и лицензирование терминального сервера Windows Server 2016

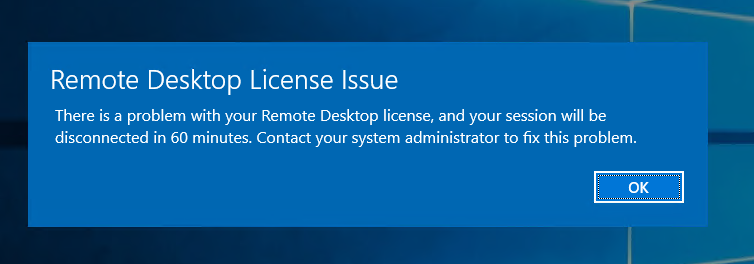

Не стоит выбирать лицензии Per User, иначе потом вы получите такую ошибку:

Next.

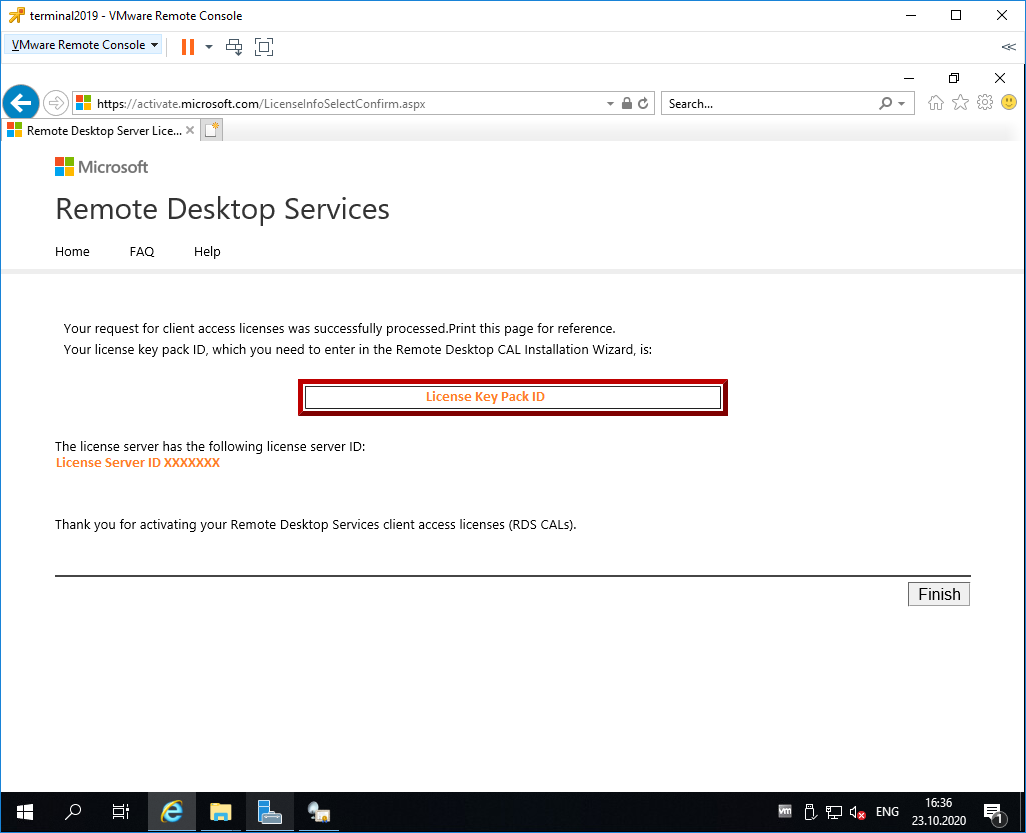

Ну вот мы и получили нужные нам клиентские лицензии. Копируем.

Вводим ключ в мастер. Next.

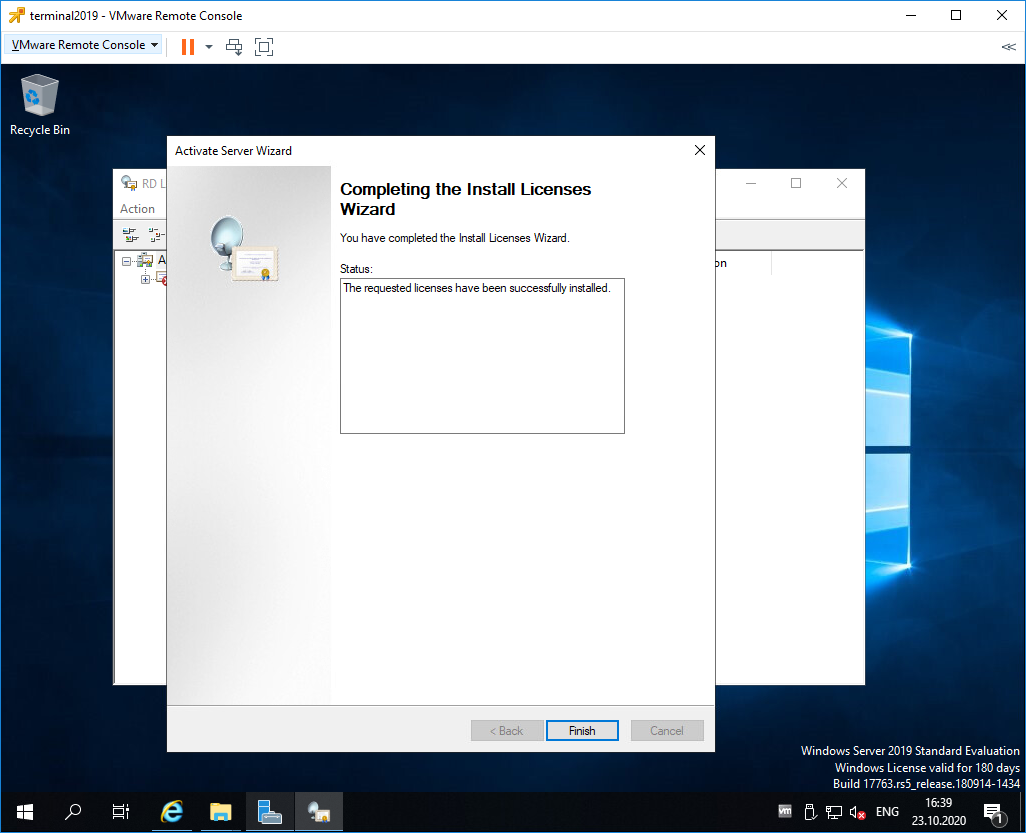

Finish.

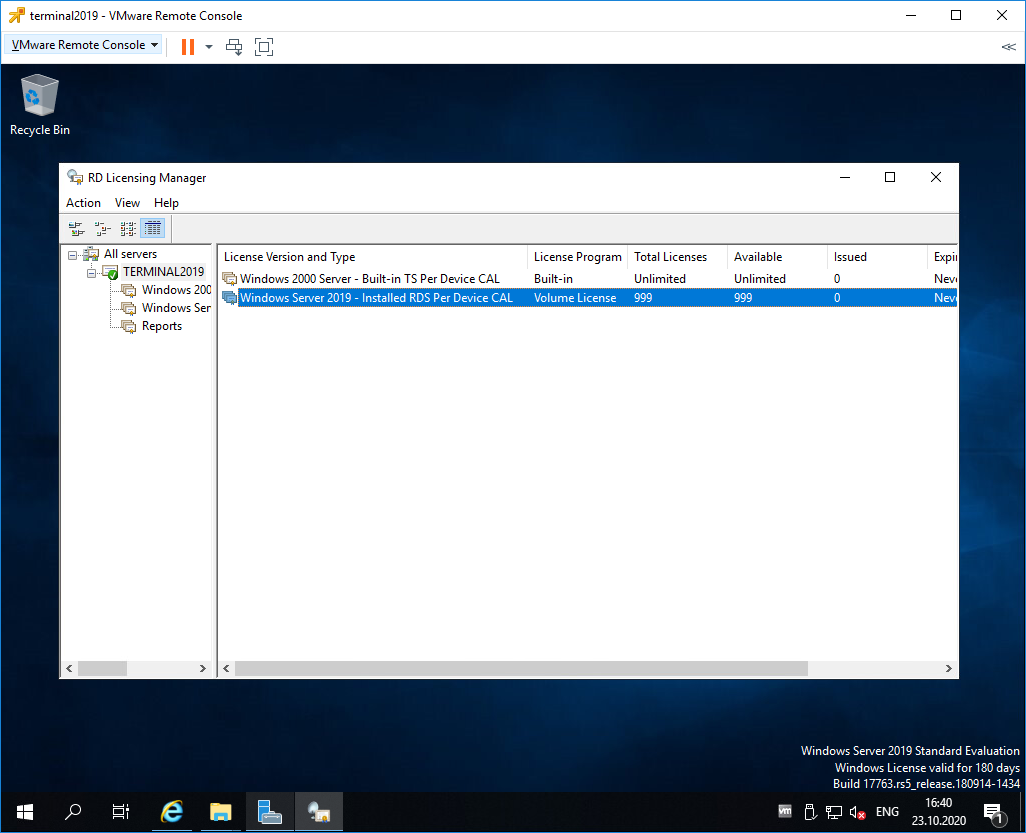

Возвращаемся к Remote Desktop Licensing Manager. Сервер активирован. Лицензии получены. Кстати, они начнут тратиться после окончания триального периода.

Роль Remote Desktop Session Host

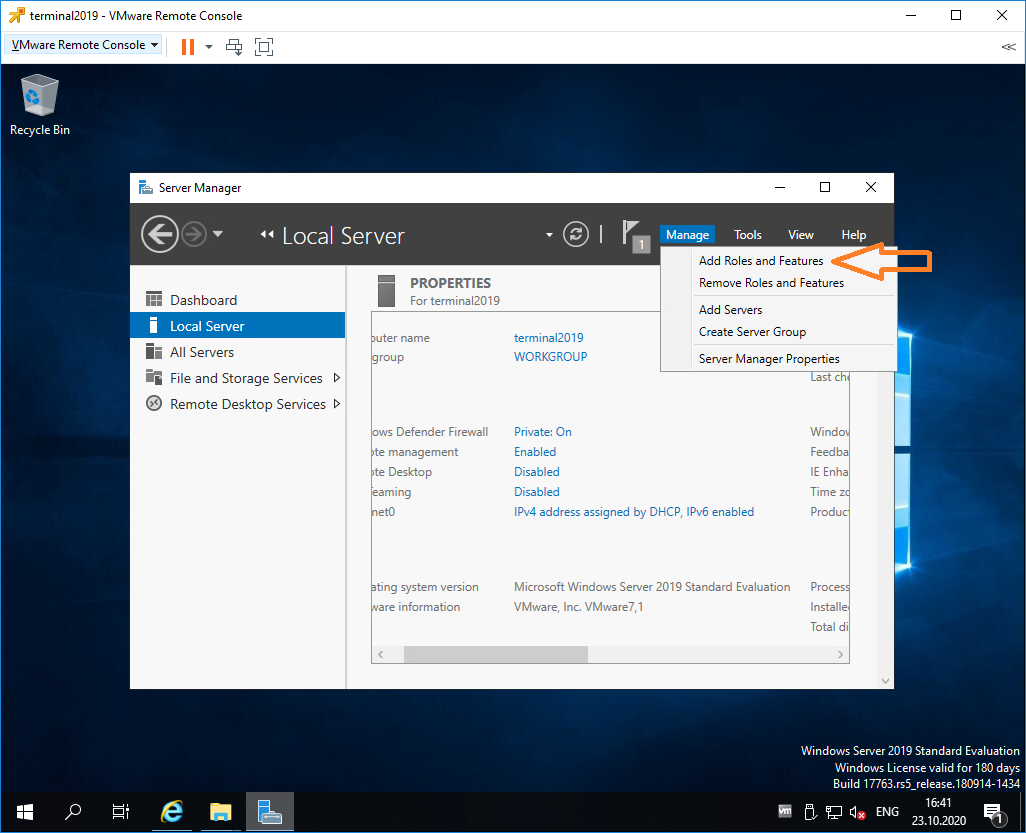

Входим в Server Manager. Справа вверху выбираем Manage > Add Roles and Features.

Попадаем в раздел Before You Begin.

Это начальная страница, пропускаем. Next.

Попадаем в раздел Installation Type. Выбираем Role-based or feature-based installation. Next.

Попадаем в раздел Server Selection. Выбираем текущий сервер. Next.

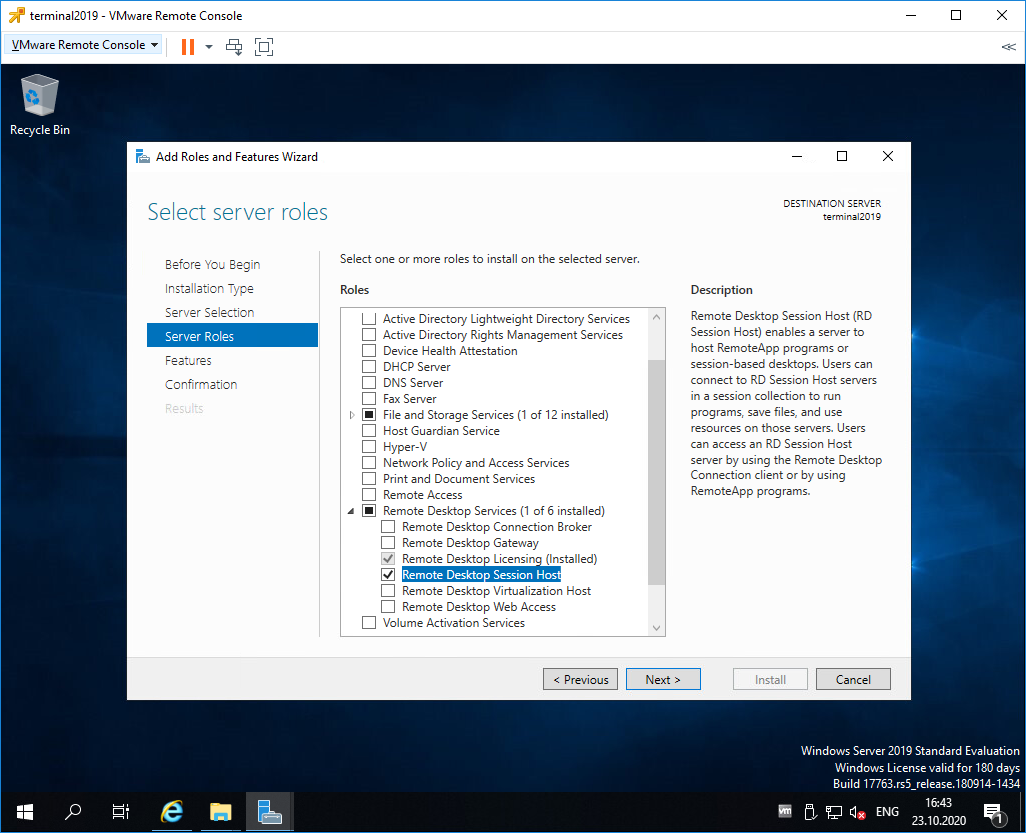

Попадаем в раздел Server Roles. Выделяем галкой роль Remote Desktop Session Host.

Нам предлагают установить дополнительные фичи, соглашаемся. Add Features.

Роль Remote Desktop Session Host выделена. Next.

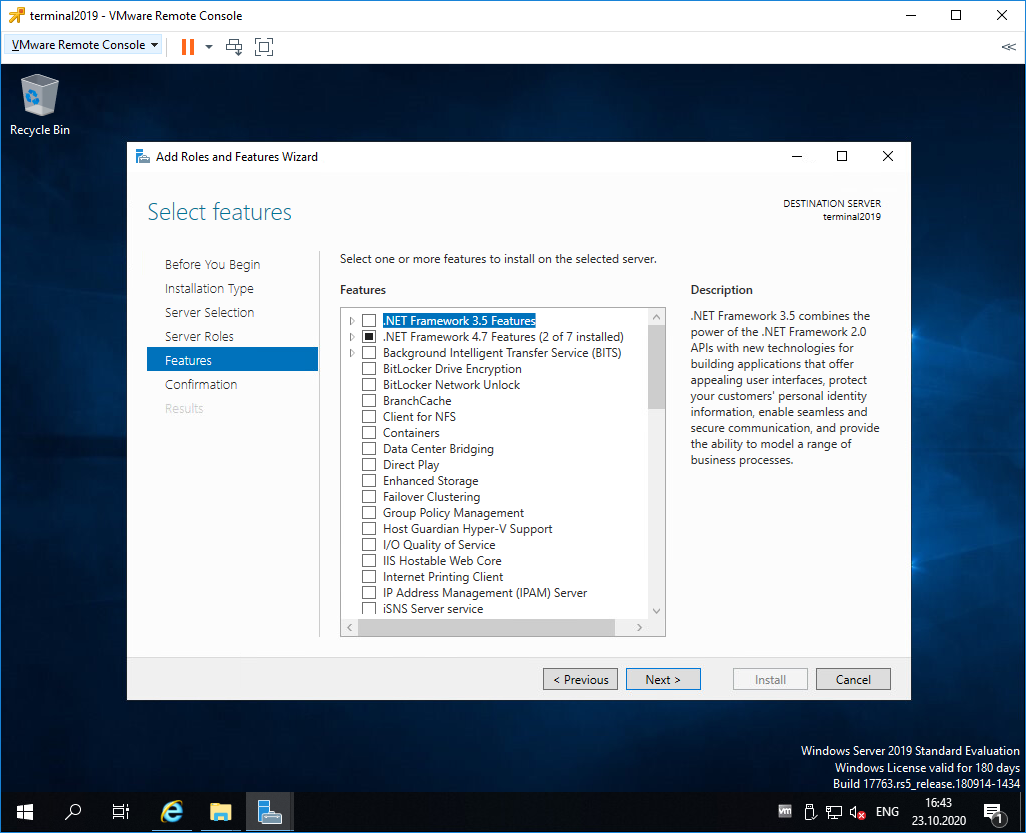

Попадаем в раздел Features, ничего не выделяем. Next.

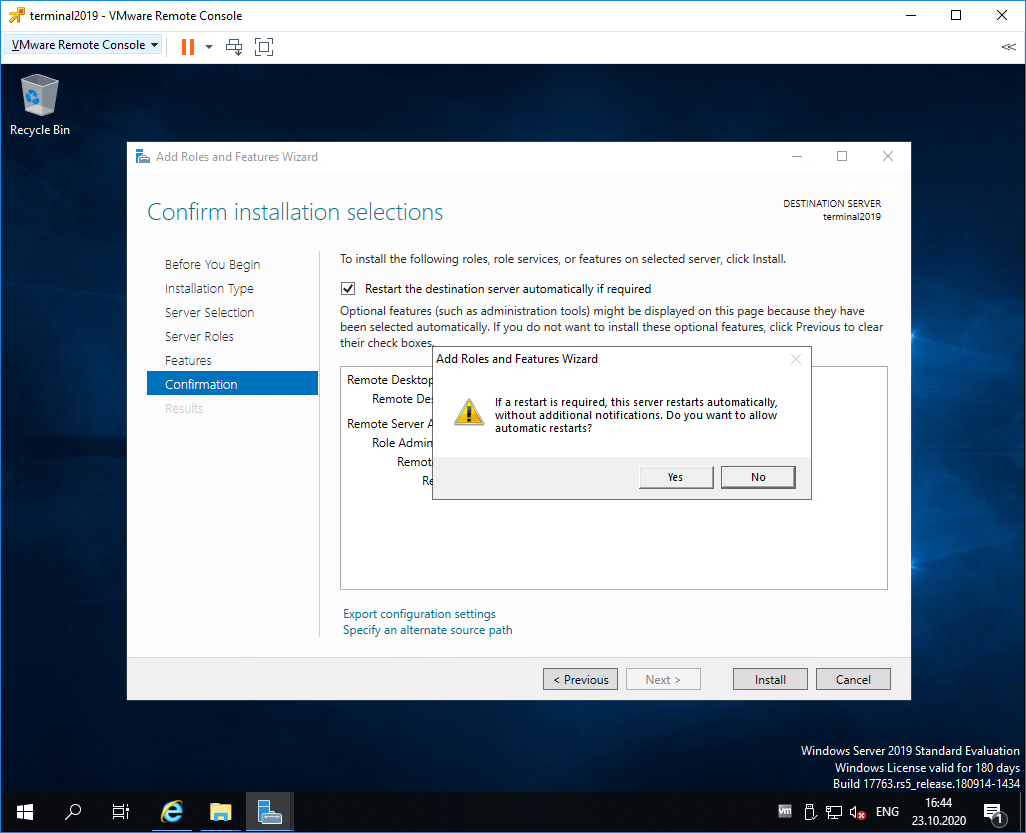

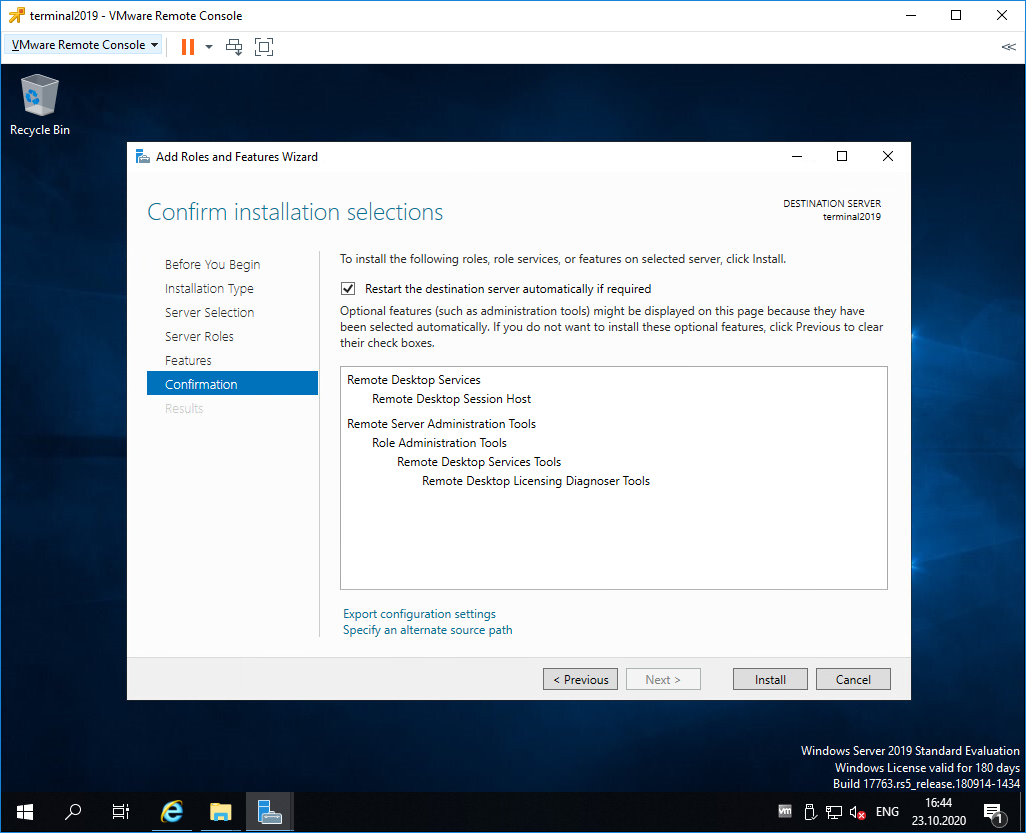

Попадаем в раздел Confirmation. Ставим галку Restart the destination server automatically if required. Отображается предупреждение, что сервер может быть перезагружен. Yes.

Install.

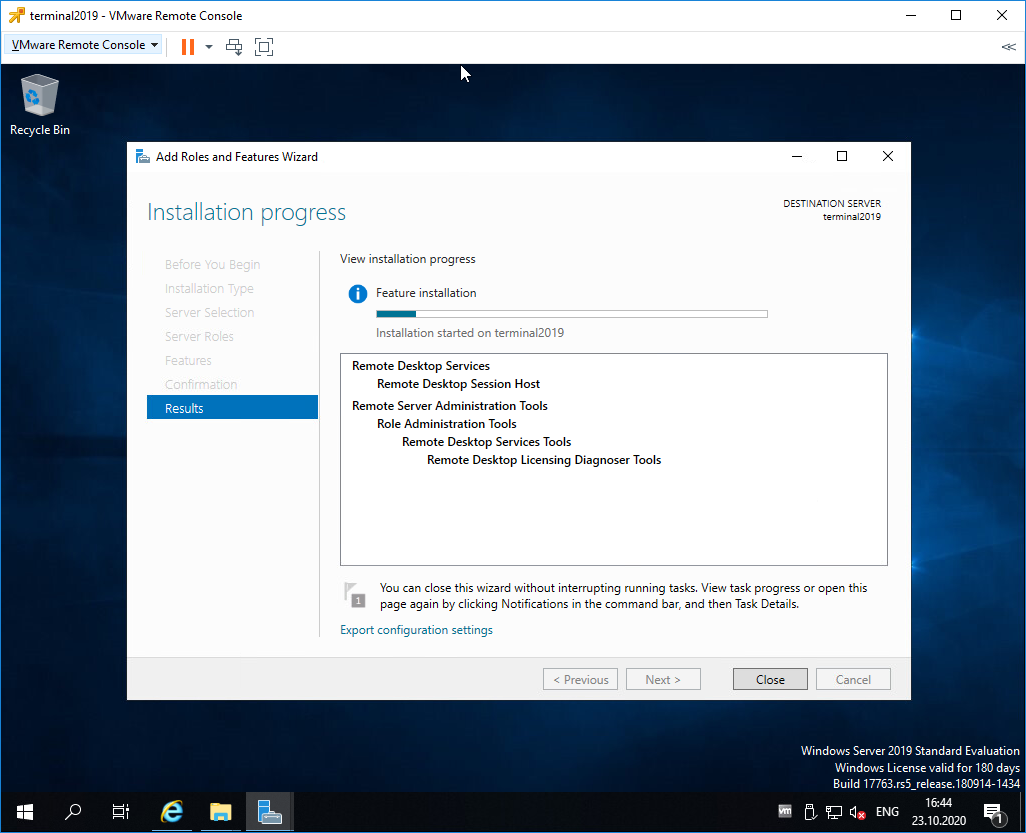

Начинается процесс установки роли.

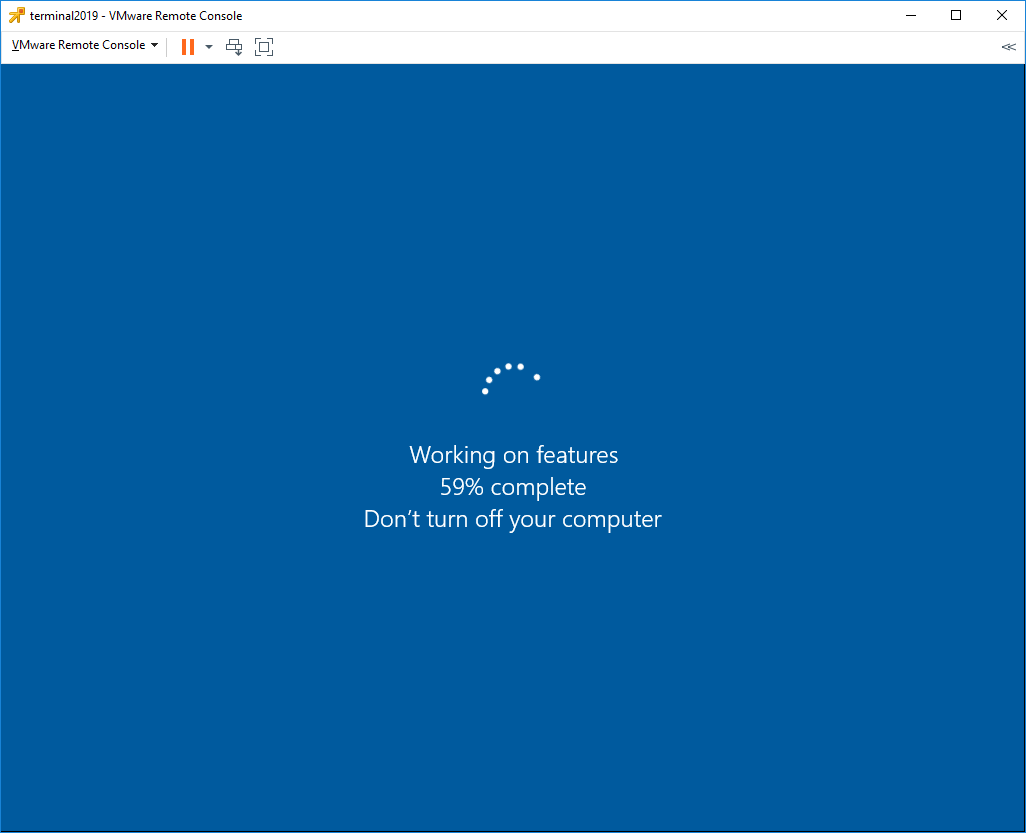

Сервер перезагружается.

В процессе устанавливаются компоненты.

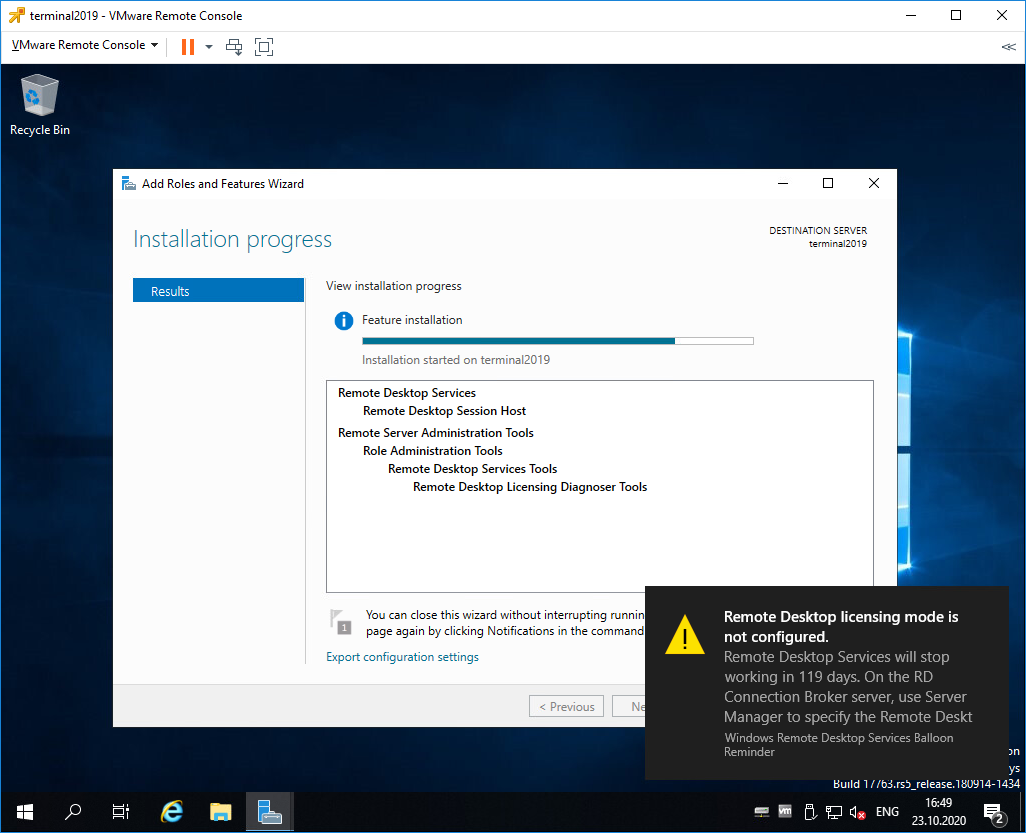

После перезагрузки автоматически продолжается установка роли. Триальный период работы терминального сервера — 119 дней.

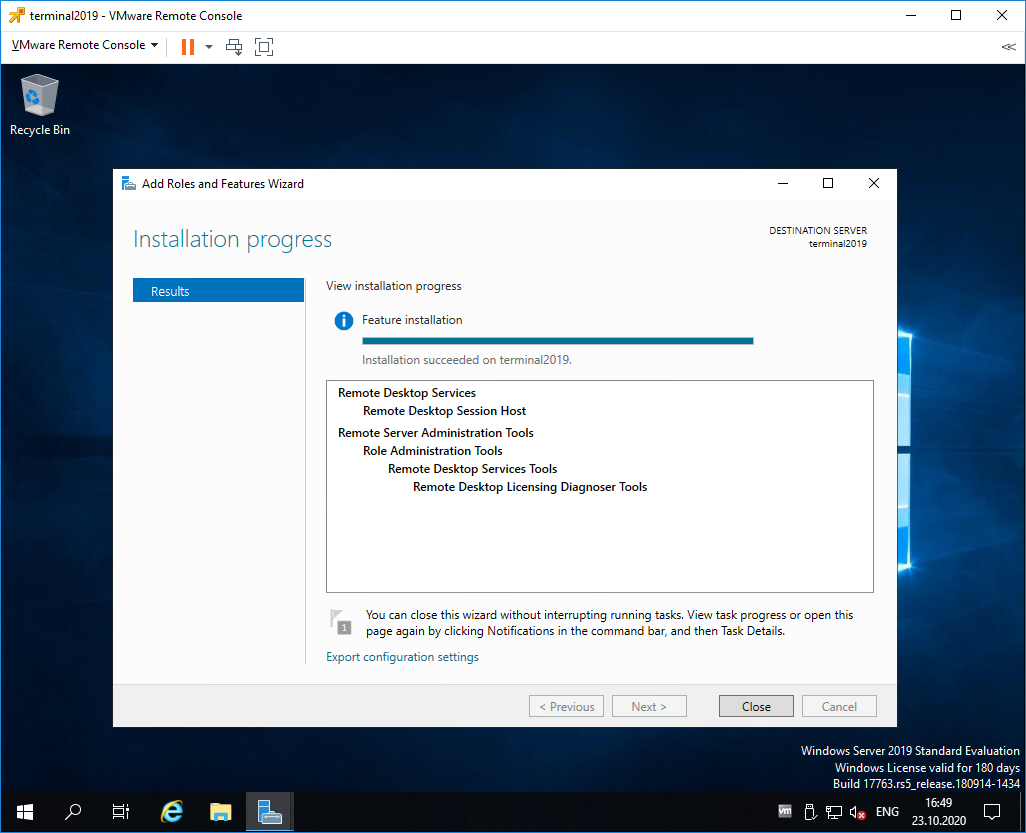

Роль Remote Desktop Session Host успешно установлена. Close.

Открываем Windows Administrative Tools.

Переходим в папку Remote Desktop Services.

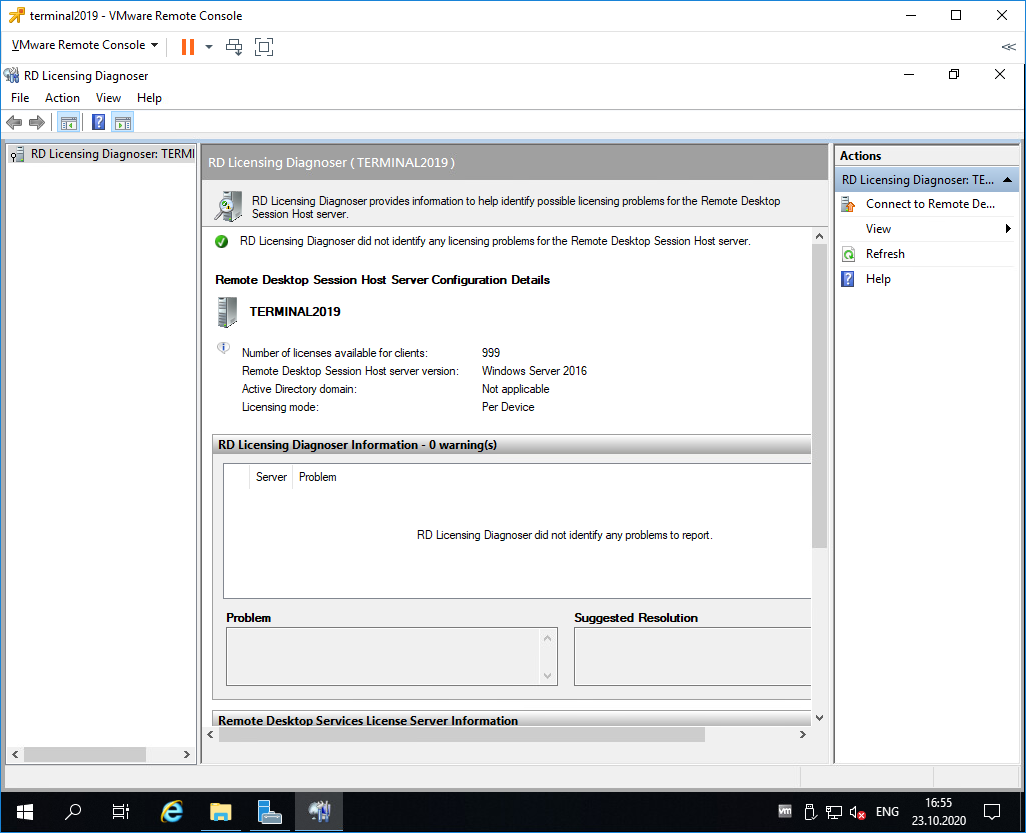

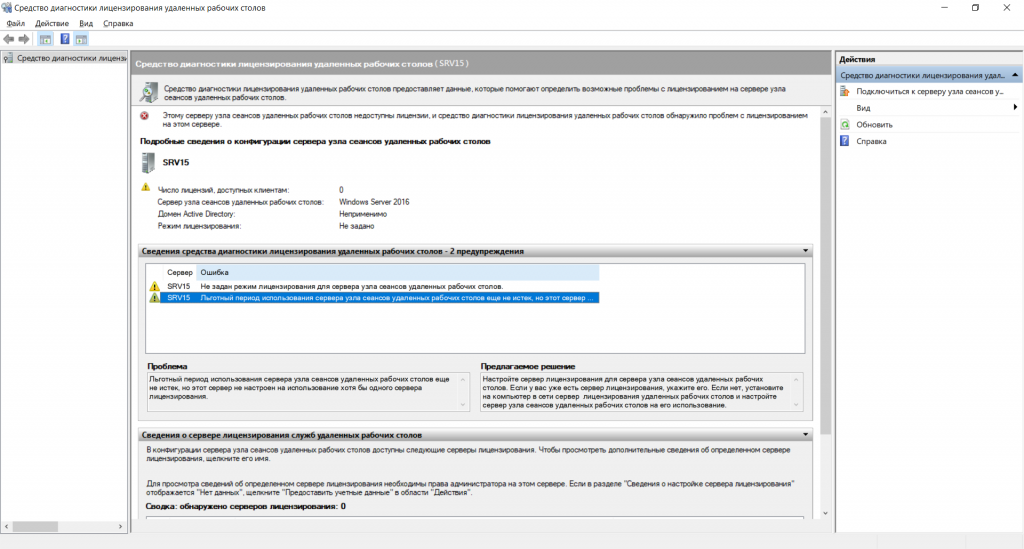

Запускаем оснастку Remote Desktop Licensing Diagnoser.

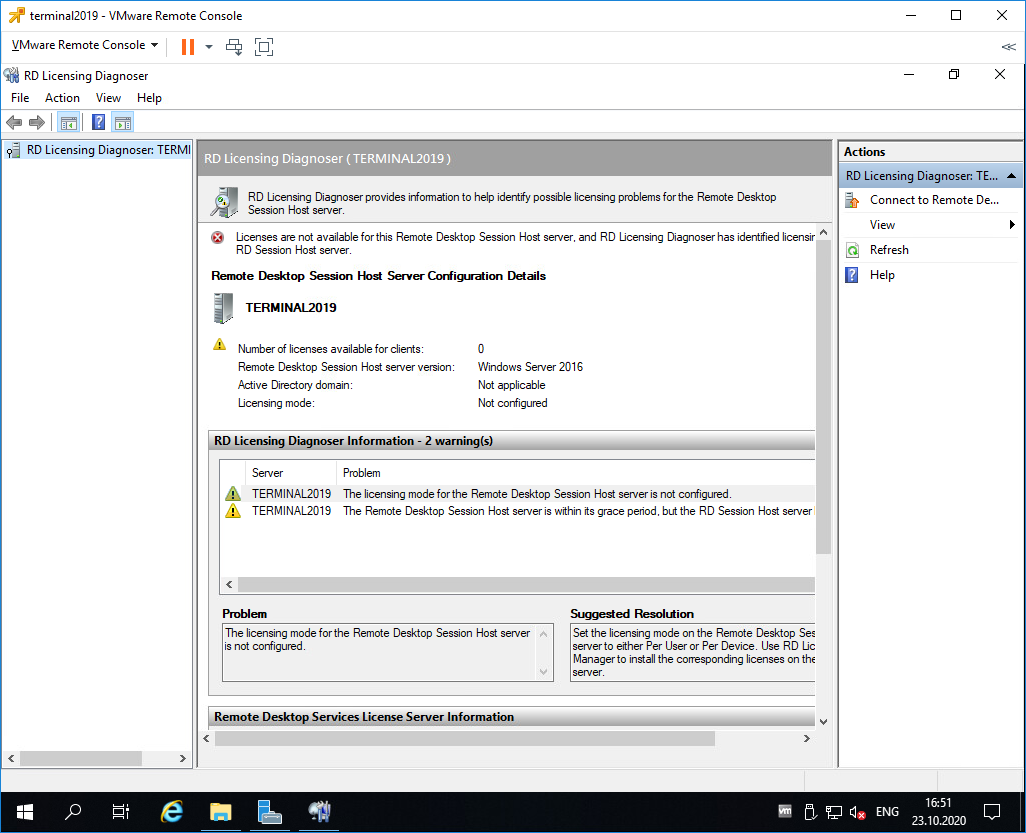

Видим ошибку.

The licensing mode for Remote Desktop Session Host server is not configured.

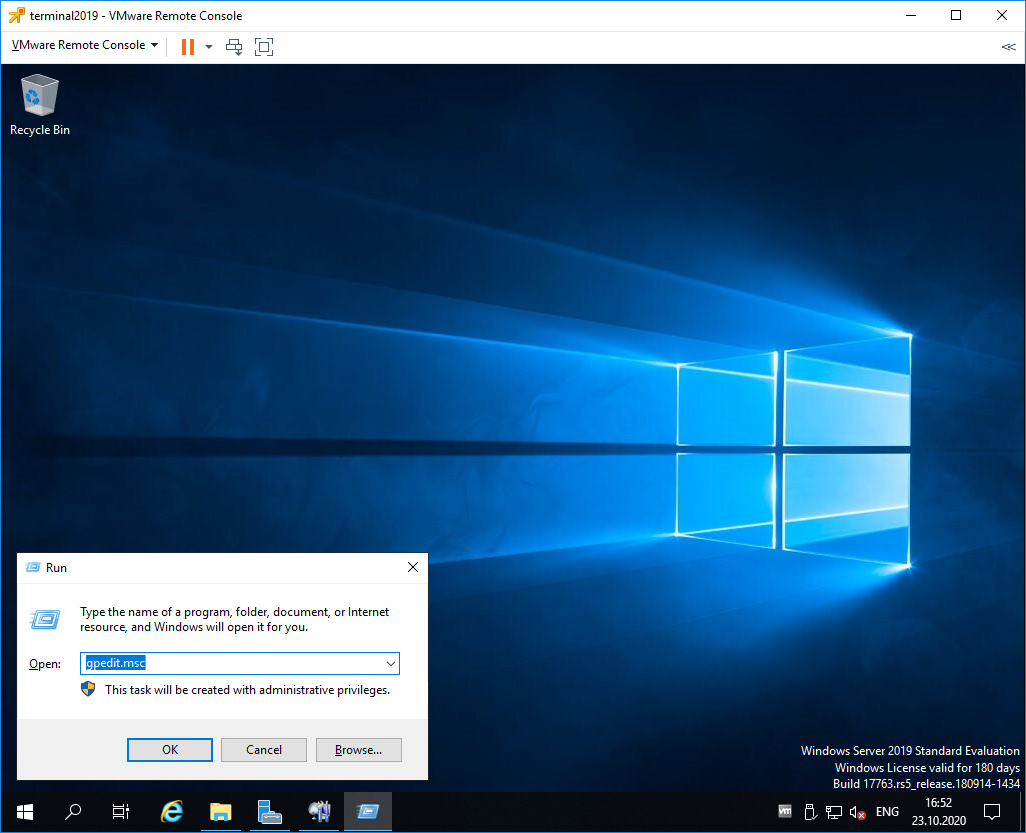

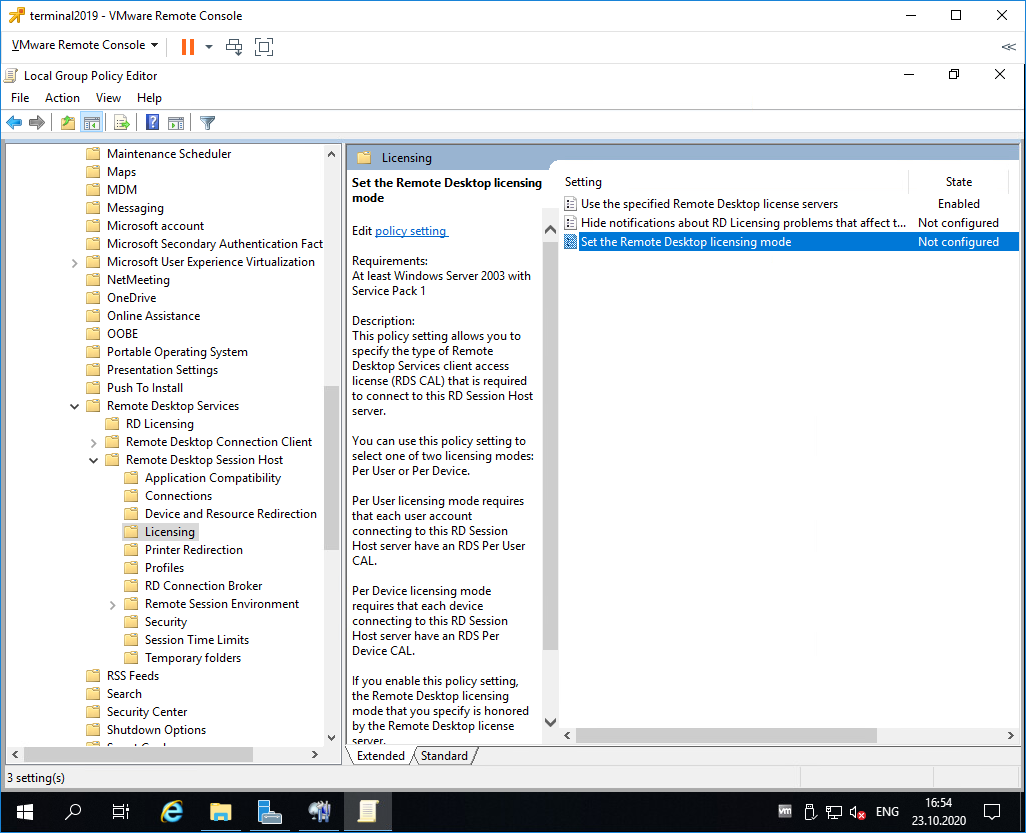

Выполняем gpedit.msc.

gpedit.mscОткроется Local Group Policy Editor.

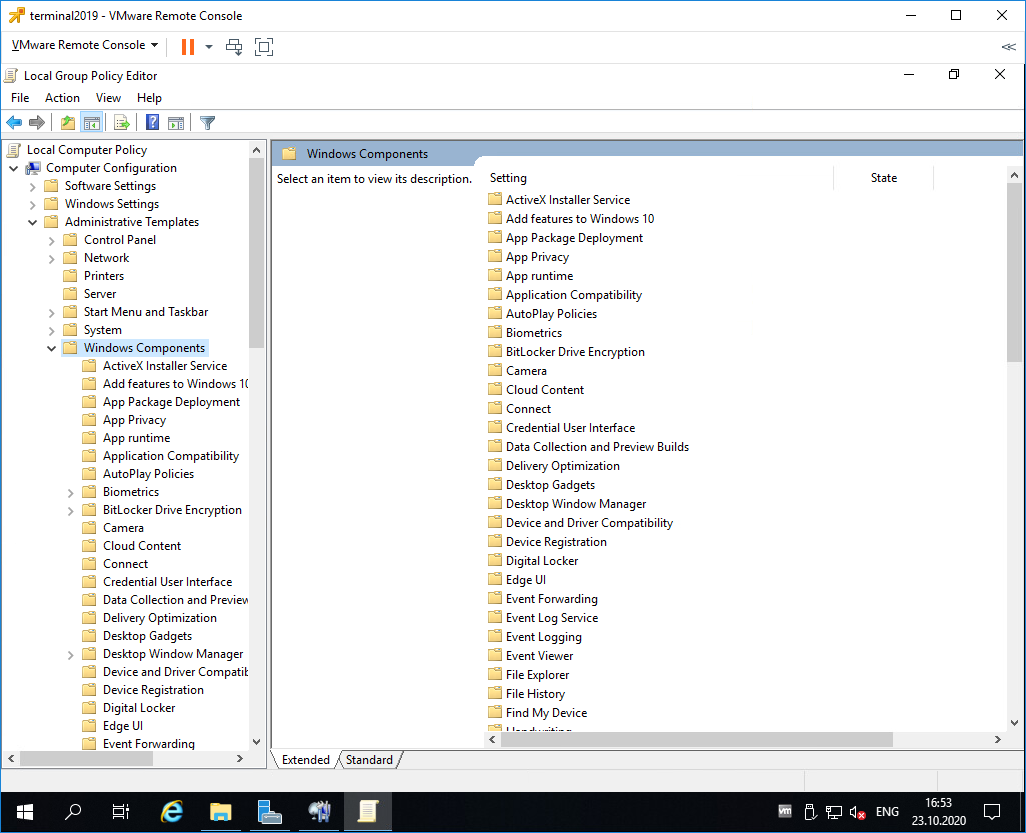

Раскрываем Computer Configuration > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Licensing.

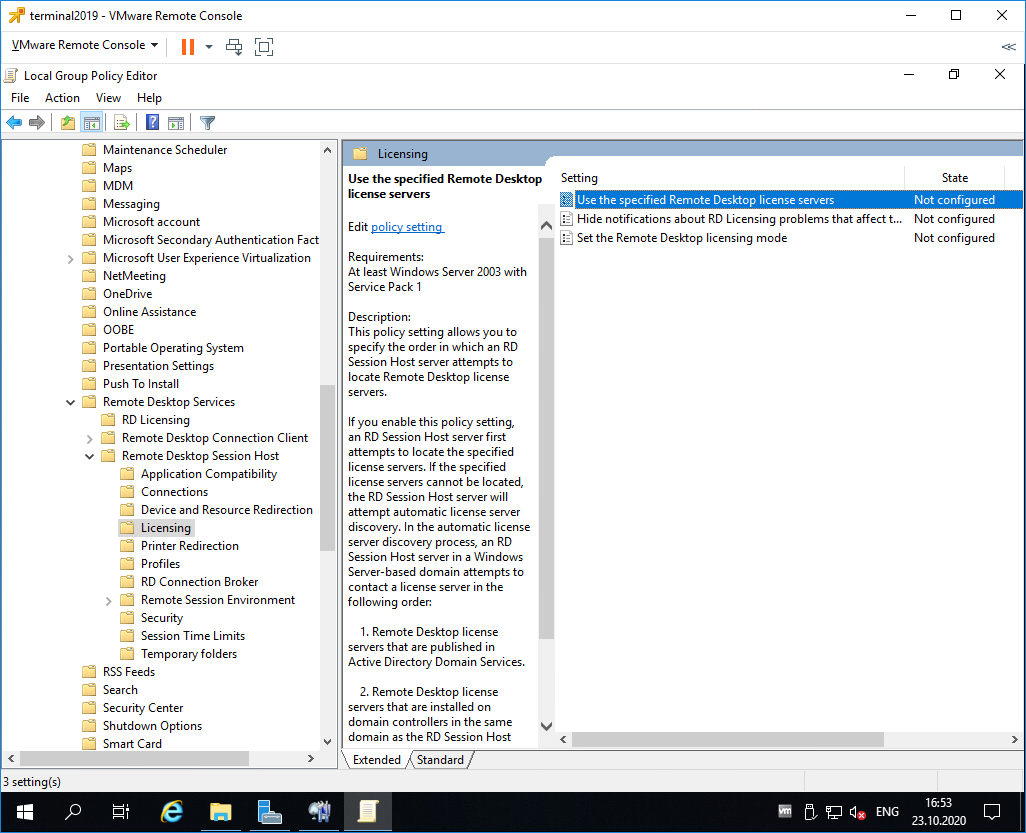

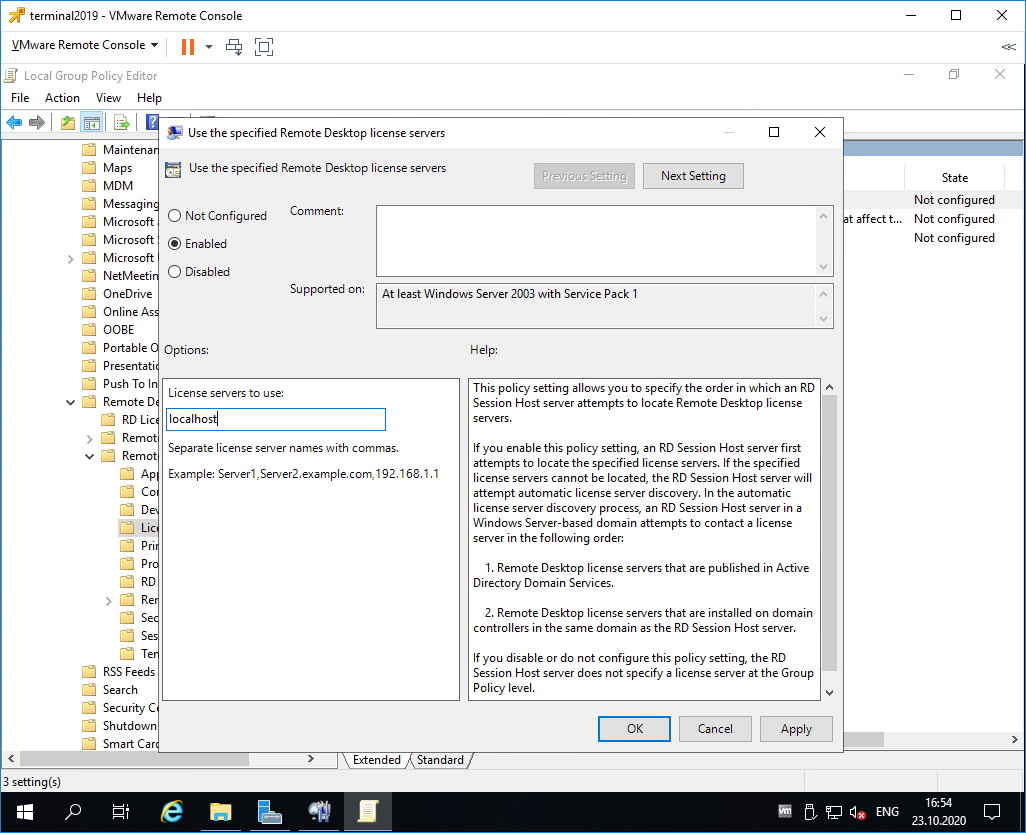

Редактируем Use the specified Remote Desktop license servers.

Включаем — Enabled. В поле «License server to use» прописываем сервер, с которого получать лицензии, в моём случае «localhost». OK.

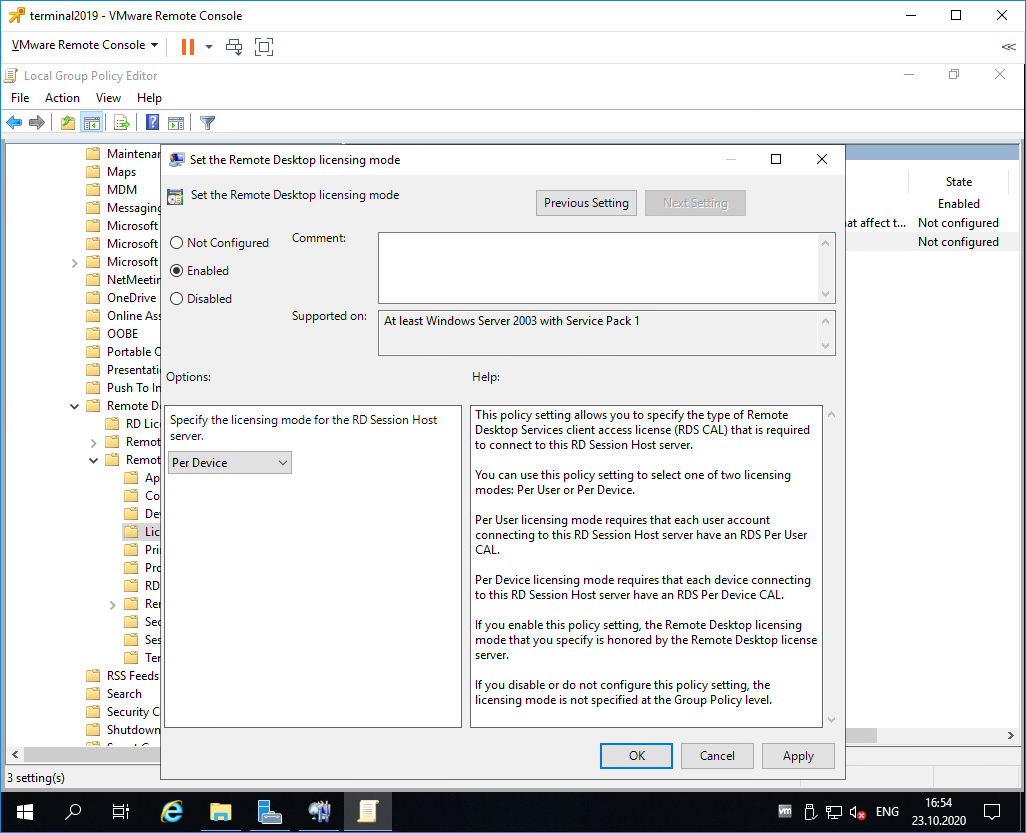

Редактируем Set the Remote Desktop licensing mode.

Включаем — Enabled. В поле «Specify the licensing mode for the RD Session Host server» устанавливаем значение Per Device. OK.

Снова запускаем оснастку Remote Desktop Licensing Diagnoser. Теперь всё зелёное, ошибок нет.

Практические испытания

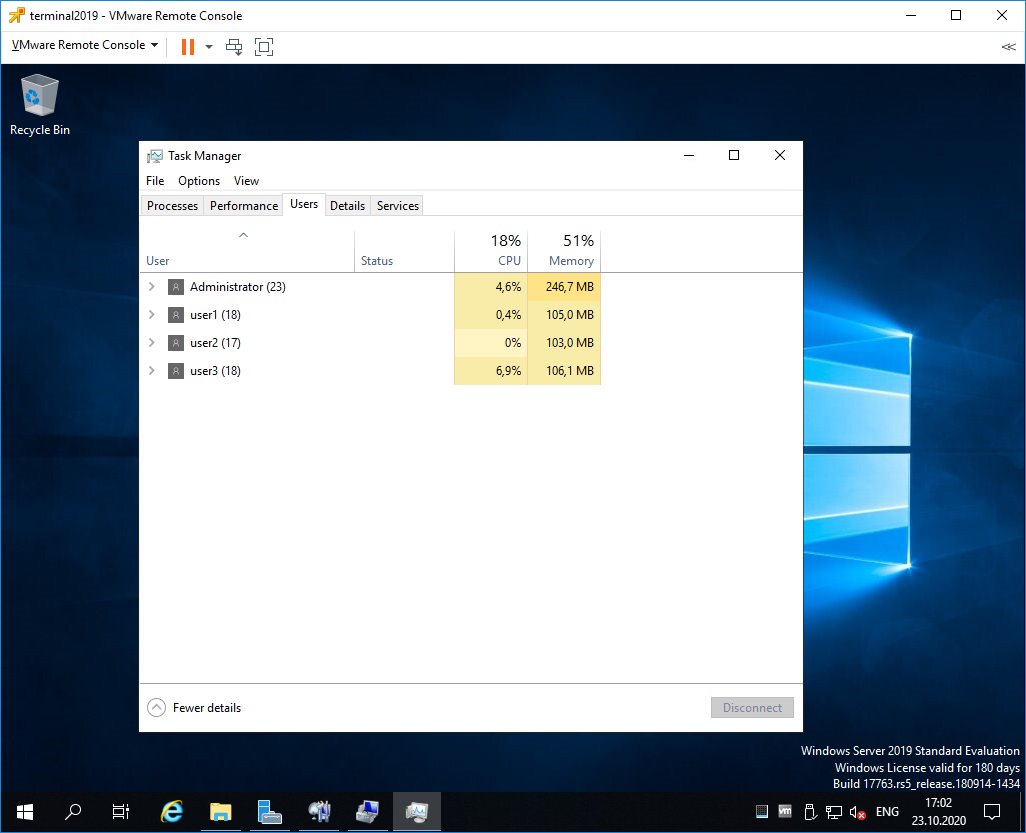

Поскольку мы с вами системные администраторы 99 уровня, то нам нужно провести практические испытания терминального сервера.

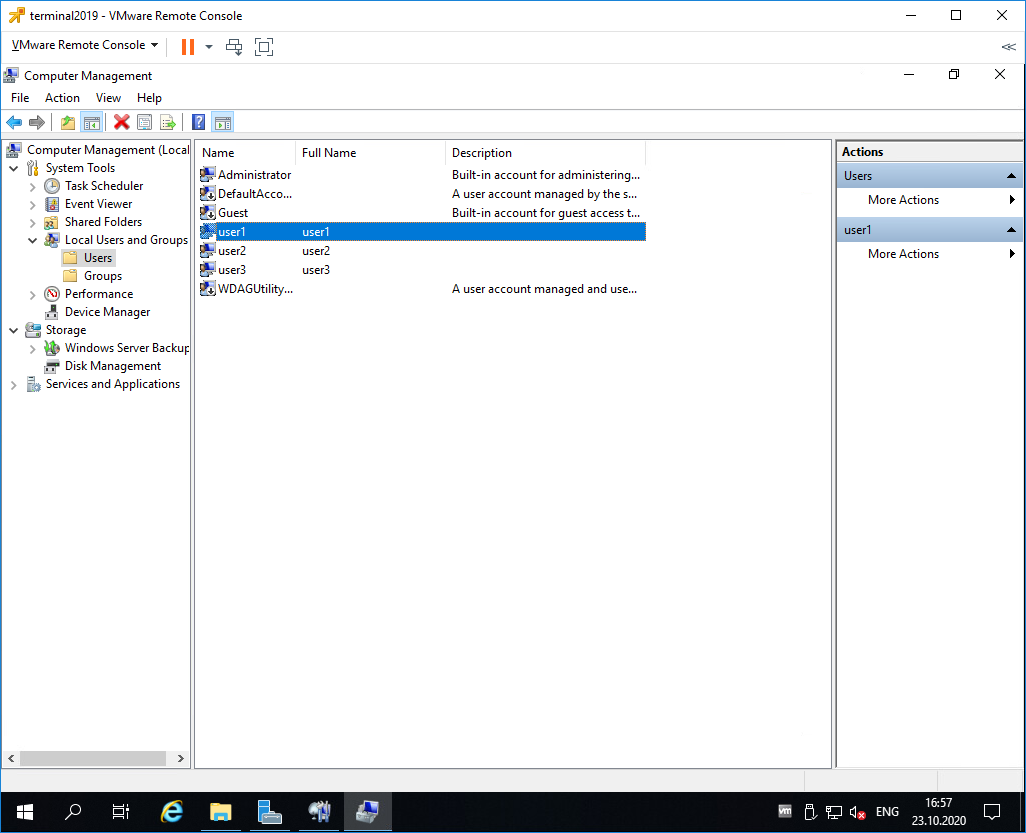

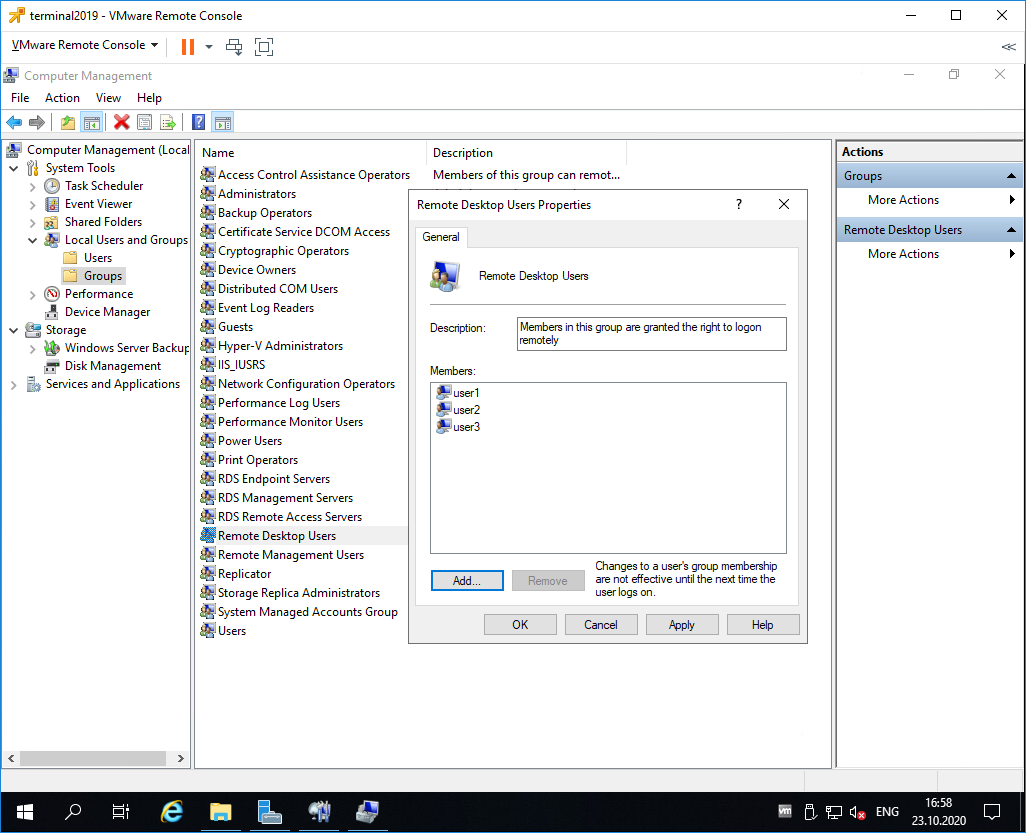

На терминальном сервере создаём трёх локальных пользователей: user1, user2, user3.

Включаем их в группу Remote Desktop Users.

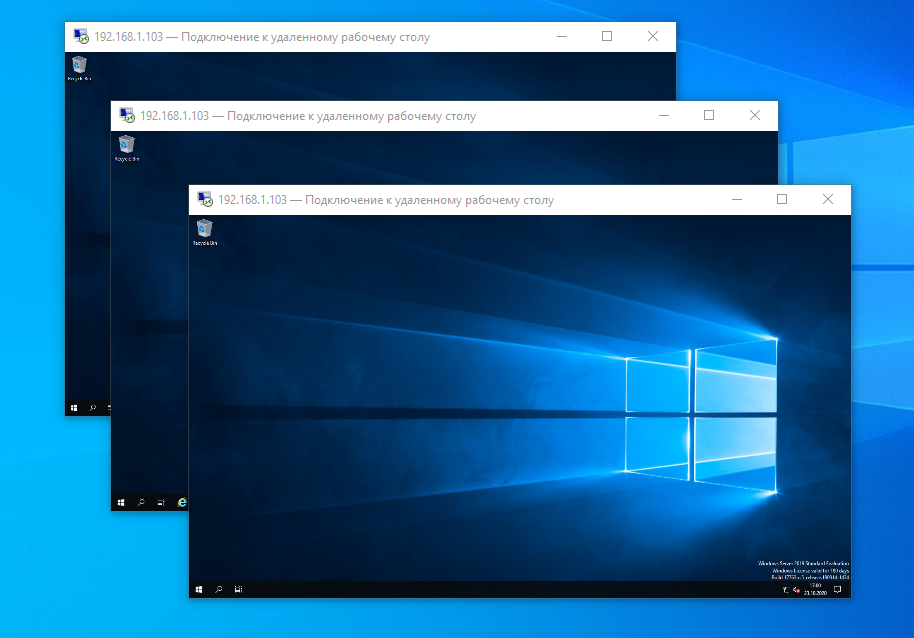

Коннектимся под этими пользователями к терминальному серверу по RDP.

Есть три активных сеанса.

Заключение

Мы с вами успешно создали терминальный сервер Windows Server 2019 в рабочей группе WORKGROUP без домена. 120 дней терминальный сервер будет работать в триальном режиме, затем начнёт использовать лицензии Per Device. Для подключения к терминальному серверу требуется создать локальную учётную запись и включить её в группу Remote Desktop Users.

В данной инструкции у нас уже установлена операционная система Windows Server 2019 на виртуальной машине.

Минимальные требования:

- 64-разрядный процессор с тактовой частотой 1,4 ГГц;

- ОЗУ 512 МБ (2 ГБ для варианта установки «Сервер с рабочим столом»);

- диск 32 ГБ;

- доступ к интернету.

Бесплатный сервер 1С для подписчиков нашего telegram-канала !

Для того чтобы подключить сертификат с помощью Let’s Encrypt требуется прямые пробросы портов TCP 443, 80 до машины, а также доменное имя, на которое будет вешаться сертификат.

Активация Windows Server 2019 проходит тоже на этом этапе.

Установка ролей на Windows Server 2019

После подготовки Windows Server 2019, мы приступаем к установке ролей для настройки терминального сервера и шлюза удаленных рабочих столов.

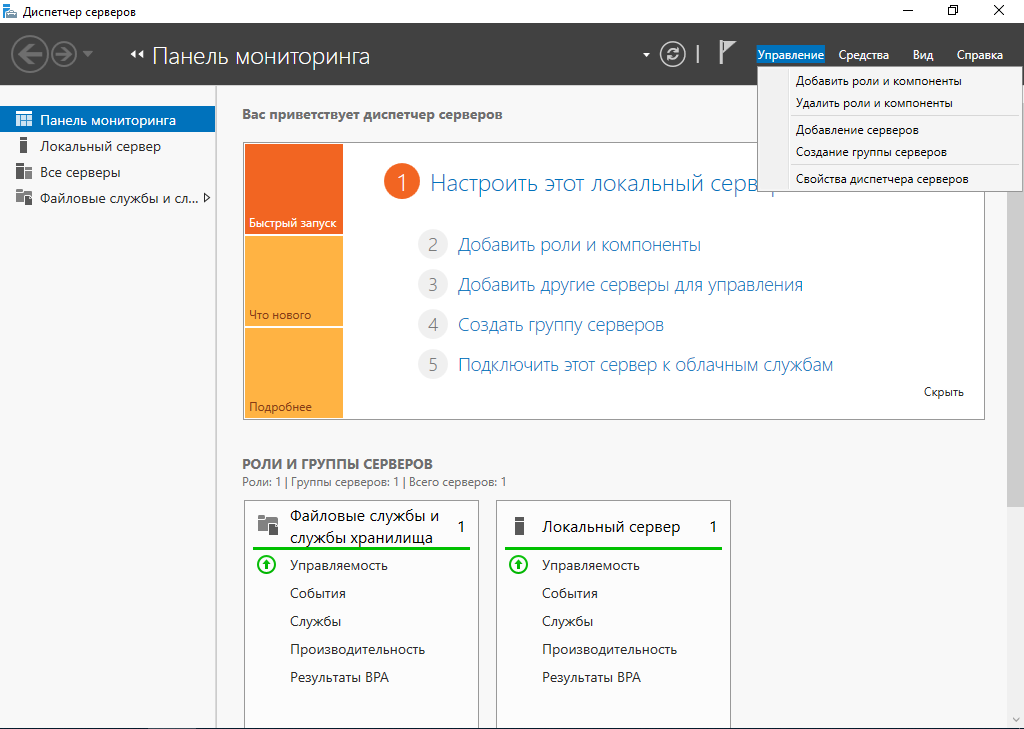

Заходим в Диспетчер серверов — Управление — Добавить роли и компоненты.

Открывается “Мастер добавления ролей и компонентов”:

Рисунок 1 — Мастер добавления ролей и компонентов

Добавление ролей на сервере:

- Тип установки — Установка ролей или компонентов.

- Выбор сервера — Выбираем наш текущий сервер.

- Роли сервера — Службы удаленных рабочих столов.

- Службы ролей — Лицензирование удаленных рабочих столов, шлюз удаленных.

Подтверждаем установку компонентов и проводим установку. После установки всех нужных нам ролей — перезагружаем сервер.

У нас вы можете взять готовый терминальный сервер 1С в аренду.

Настройка сервера лицензирования

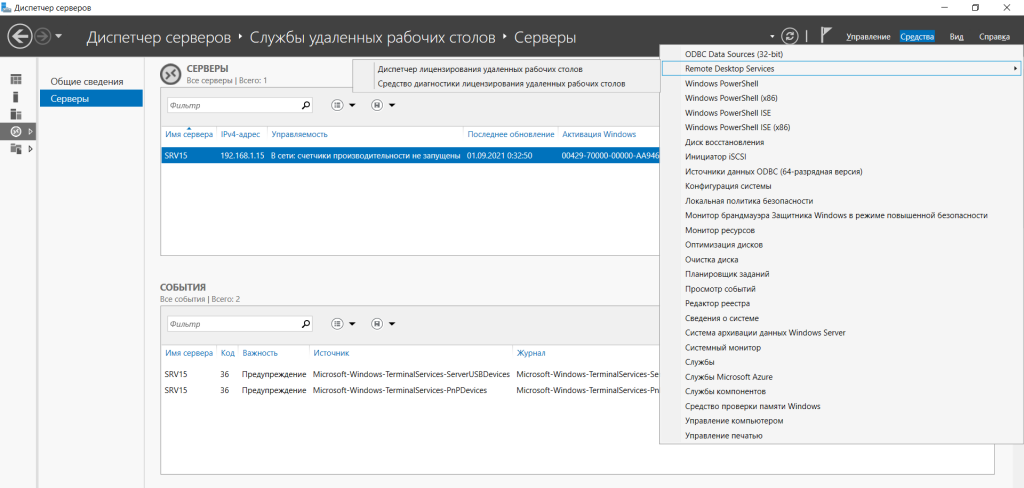

Заходим в Диспетчер серверов — Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов.

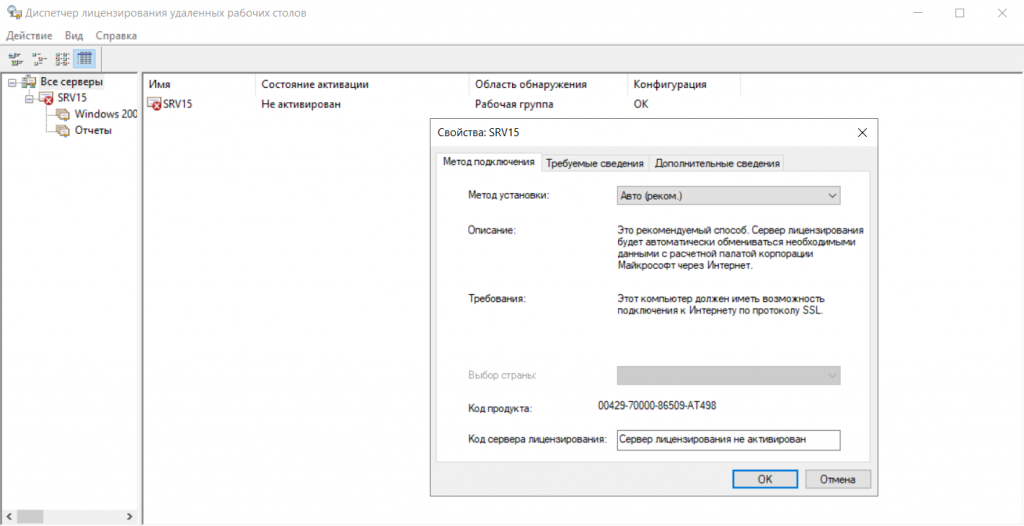

В диспетчере нажимаем ПКМ на наш сервер и выбираем “Активировать сервер”.

Попадаем в “Мастер активации сервера”, вводим свои данные и нажимаем “Далее”.

Рисунок 2 — Мастер активации сервера

В следующем пункте вводим “Сведения об организации” и нажимаем “Далее”.

Завершение работы мастера активации сервера выполняется с поставленной галочкой “Запустить мастер установки лицензий” чтобы попасть в оснастку установки лицензий.

Рисунок 3 — Завершение работы мастера активации сервера

В мастере установки лицензий мы видим параметры сервера лицензирования и нажимаем “Далее”.

В следующем окне мы выбираем лицензию в зависимости от приобретенной вами лицензии.

Имеется несколько типов лицензии:

- Пакет лицензий (в розницу).

- Соглашение “Open License”.

- Соглашение “Select License”.

- Соглашение “Enterprise Agreement”.

- Соглашение “Campus Agreement”.

- Соглашение “School Agreement”.

- Лицензионное соглашение постановщика услуг.

- Другое соглашение.

- Лицензия Select Plus.

В нашем случае мы выбираем “Соглашение “Enterprise Agreement”” и нажимаем “Далее”.

- Версию продукта ставим “Windows Server 2019”.

- Тип лицензии “Клиентская лицензия служб удаленных рабочих столов “на устройство”.

- Количество в зависимости от приобретенной вами. В нашем случае мы активируем на 10 устройств.

Завершаем работу мастера установки лицензий.

Для завершение установки лицензий осталось выполнить пункт по добавление групповых политик, для этого нажимаем ПКМ по меню “Пуск” и выбираем “Выполнить”.

В окне “Выполнить” вводим gpedit.msc и нажимаем “ОК”.

Попадаем в “Редактор локальной групповой политики”

В данной настройке требуется править две записи. Для того чтобы указать сервер лицензирования мы переходим в пункт:

Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Служба удаленных рабочих столов — Узел сеансов удаленных рабочих столов — Лицензирование — Использовать указанные серверы лицензирования удаленных рабочих столов.

Включаем данную политику и вводим требуемый сервер лицензирования. В нашем случае мы будем ссылаться на свой локальный сервер “localhost” и применяем настройку.

Рисунок 4 — Использование серверов лицензирования

Для второго пункта мы переходи по следующему пути:

Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Служба удаленных рабочих столов — Узел сеансов удаленных рабочих столов — Лицензирование — Задать режим лицензирования удаленных рабочих столов.

Включаем политику и указываем режим лицензирования, в нашем случае мы активируем “на устройство” и применяем настройку.

Рисунок 5 — Задаем режим лицензирования

Настройка по установки лицензий прошла успешно, далее мы настраиваем шлюз удаленных рабочих столов.

Настройка шлюза удаленных рабочих столов

Шлюз удаленных рабочих столов является сервисом посредником между клиентами из внешней сети и сеансов внутренней сети, обеспечивает безопасный обмен данными между ними.

Заходим в Диспетчер серверов — Средства — Remote Desktop Services — Диспетчер шлюза удаленных рабочих столов.

Нажимаем ПКМ по папке “Политики” и выбираем “Создание новых политик авторизации”.

Мы попадаем в “Мастер создания новых политик авторизации”.

Рисунок 6 — Создание политик авторизации для шлюза удаленных рабочих столов

По пунктам выбираем следующее:

- Политики авторизации — Создать политику авторизации подключений к удаленным рабочим столам и авторизации ресурсов удаленных рабочих столов.

- Политика авторизации подключений — пишем наименование политики (в нашем случае Users).

- Требования — выбираем членство в группе для пользователей или компьютеров, которые смогут подключаться к серверу (в нашем случае, мы добавили группу пользователей “Пользователи удаленного рабочего стола” и “Администраторы”).

- Перенаправление устройств — выбираем, что требуется перенаправить (мы выбрали “Включить перенаправление устройств для всех клиентских устройств”).

- Время ожидания сеанса — по умолчанию.

- Сводка по политике авторизации подключений к RD — параметры которые будут созданы в данной политике.

- Политика авторизации ресурсов — пишем наименование политики (в нашем случае TS).

- Группы пользователей — выбираем членство в группе для пользователей или компьютеров, которые смогут подключаться к серверу (в нашем случае, мы добавили группу пользователей “Пользователи удаленного рабочего стола” и “Администраторы”).

- Сетевой ресурс — можем настроить группу терминальных серверов, куда можно подключиться, выберем “Разрешить подключение пользователей к любому ресурсу (компьютеру)”.

- Разрешенные порты — если настроен нестандартный порт, то в этом пункте можно это указать, выбираем “Разрешить подключение только к порту 3389”.

- Сводка по политике авторизации ресурсов RD — параметры которые будут созданы в данной политике.

На данном этапе мы завершили настройку шлюза удаленных рабочих столов, за исключением установки сертификата.

Рисунок 7 — Оснастка диспетчера шлюза удаленных рабочих столов без сертификата

Для того, чтобы установить сертификат на шлюз удаленных рабочих столов, мы воспользуемся утилитой win-acme.

Установка сертификата на шлюз удаленных рабочих столов через Let’s Encrypt

Скачиваем программу по ссылке:

https://github.com/win-acme/win-acme/releases/download/v2.1.14.1/win-acme.v2.1.14.996.x64.trimmed.zip

Копируем в папку C:\Scripts\win-acme

Создаем 3 bat-файла:

- Файл «C:\Scripts\win-acme\Register.bat»

Файл «C:\Scripts\win-acme\Register.bat»

@echo off

rem powershell.exe

:: Ввод данных:

set /p commonname_Data="Enter Domain name(exampe : v0162.esit.info) : "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Get-WebBinding | Remove-WebBinding"

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "New-WebBinding -Name 'Default Web Site' -Port 443 -Protocol https -SslFlags 0 -IPAddress "*" -HostHeader "*" "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "New-WebBinding -Name 'Default Web Site' -Port 80 -Protocol http -IPAddress "*" -HostHeader "*" "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Set-WebBinding -Name 'Default Web Site' -BindingInformation "*:443:*" -PropertyName HostHeader -Value '%commonname_Data%'"

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Set-WebBinding -Name 'Default Web Site' -BindingInformation "*:80:*" -PropertyName HostHeader -Value '%commonname_Data%'"

@echo on

"C:\Scripts\win-acme\wacs.exe" --installation script --target iissite --siteid 1 --commonname %commonname_Data% --emailaddress admin@admin --accepttos --script "./scripts/PSScript.bat" --scriptparameters "./scripts/ImportRDGateway.ps1 {5}"

- Файл «C:\Scripts\win-acme\Scripts\PSScript.bat»

Листинг:

powershell.exe -ExecutionPolicy RemoteSigned -File %*

- После этого запускаем «C:\Scripts\win-acme\Register.bat».

- Вводим домен на котором находится наш шлюз удаленных рабочих столов.

- Если всё получилось, то в оснастке шлюза удаленных рабочих столов должен появится созданный сертификат, а в консоли — готовый результат.

- Элемент маркированного списка

Рисунок 8 — Сертификат успешно установлен

Подключение пользователей

Следующем этапом мы создаем пользователей для подключение к удаленному рабочему столу через шлюз удаленных рабочих столов.

- В окне “Выполнить” вводим команду “control userpasswords2”.

- Нажимаем “Дополнительно”.

- Выбираем папку “Пользователи” переходим в “Дополнительные действия” и нажимаем “Новый пользователь”.

- Вводим требуемые поля.

Рисунок 9 — Добавление нового пользователя

Создаем нового пользователя и добавляем его в группу “Пользователи удаленного рабочего стола”, для этого заходим в Панель управления — Система — Настройка удаленного рабочего стола — Выбрать пользователей — Добавить.

Добавляем созданных пользователей, после чего подключаемся к серверу.

Подключение к серверу терминалов

На машине, с которой будем подключаться к серверу, ищем утилиту “Подключение к удаленному рабочему столу” на Windows 10 она находится по следующему расположению: Пуск — Стандартные — Windows — Подключение к удаленному рабочему столу.

В открытом окне вводим имя нашего сервера или локальный ip-адрес. В нашему случае имя сервера “EFSOL-TS”

Пользователя указываем, которого создали (EFSOL-TS\efsol_it).

Далее, чтобы указать адрес шлюза удаленных рабочих столов, переходим во вкладку “Дополнительно” нажимаем “Параметры” вводим в окне Имя сервера наше доменное — “gorbach.esit.info”.

Рисунок 10 — Подключение к шлюзу удаленных рабочих столов

Нажимаем “ОК” и “Подключить”.

При подключении к удаленному рабочему столу — может появится сообщение о сертификате, мы на него соглашаемся.

Установка терминального сервера произведена и шлюз удаленных рабочих столов успешно настроен.

Также мы готовы предложить готовый терминальный сервер в аренду. Конфигурации подобраны для комфортной работы в 1С, офисных приложениях и другом ПО.

Краткая инструкция по быстрому развёртыванию сервера удалённых рабочих столов на ОС Microsoft Windows Server 2019 Standard по протоколу RDP.

Для установки сервера терминалов запускаем Диспетчер серверов

В меню в пункте Управление выбираем Добавить роли и компоненты

В Типе установки выбираем Установка ролей и компонентов

Выбор сервера — текущий сервер, к которому будут подключаться клиенты

В Ролях сервера ставим чек-бокс на пункте Службы удалённых рабочих столов

В пункте Компоненты пока оставляем всё как есть.

Переходим в меню Службы удалённых рабочих столов в Службы ролей и ставим чек-боксы на пунктах Remote Desktop Session Host и Лицензирование удалённых рабочих столов

Ставим чек-бокс на Автоматический перезапуск конечного сервера

и сервер начнёт установку службы и необходимых компонентов.

После этого система перезапустится и продолжит устанавливать компоненты.

После перезагрузки машины система уведомит об успешном окончании установки

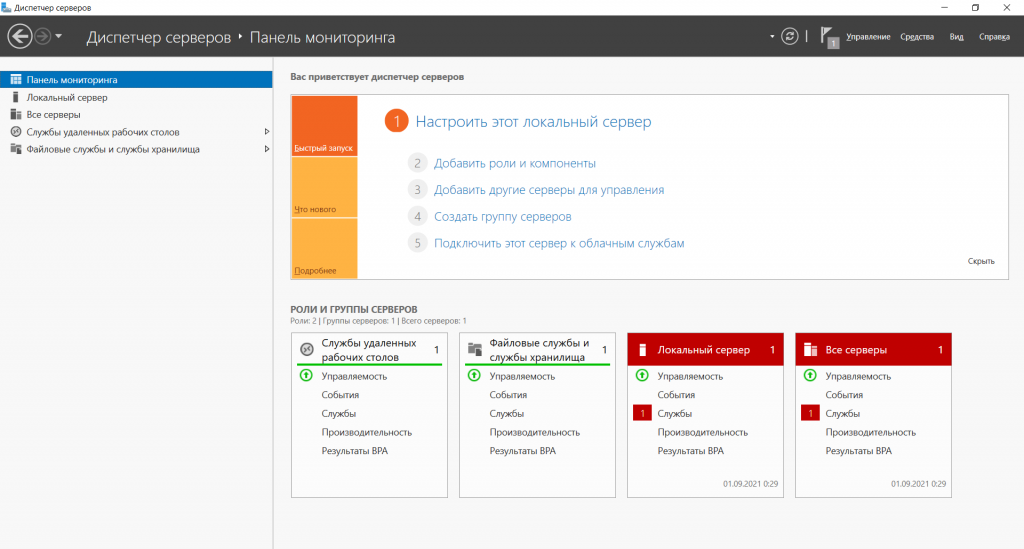

В Панели мониторинга в пункте Роли и группы серверов появится виджет Службы удалённых рабочих столов

В меню в пункте Средства переходим в Диспетчер лицензирования удалённых рабочих столов

Появится консоль со списком серверов. Кликаем по нелицензированному серверу и вводим код сервера лицензирования

В Средствах диагностики лицензирования удалённых рабочих столов в Сведениях мы увидим сообщение о прохождении тестового периода использования сервера узла сеансов удалённых рабочих столов.

После окончания на клиентах можно запускать Подключение к удалённому рабочему столу или команду

# mstsc

На этом установка завершена.

Необходимо помнить о лицензировании сервера терминалов.

Установка и настройка терминального сервера на Windows Server 2019 в домене

Что такое терминальный сервер.

Терминальный сервер — простыми словами сервер, позволяющий использовать свои ресурсы для работы с программами. Пользователи используют свой персональный компьютер (или тонкий клиент) только для подключения, а все остальные вычислительные операции выполняются на самом сервере.

Обычно, терминальный сервер устанавливают в следующих случаях:

1. Работа с 1С. Позволяет наладить возможность удаленной и совместной работы.

2. У компании есть филиалы с низкоскоростным Интернетом и необходимо обеспечить совместный доступ к некоторым программам (подключение к серверу терминалов не требует высокой скорости сети);

3. Наличие секрета фирмы, сохранность которого необходимо гарантировать (на рабочих компьютерах не должно ничего храниться);

Попытка сэкономить на программных лицензиях и оборудовании. Хотя здесь необходимо большое уточнение: во-первых, многими разработчиками компьютерных программам это предусмотрено, и они требуют приобретения лицензий для каждого пользователя; во-вторых, развертывание сервера, его содержание и необходимость покупки дополнительных терминальных лицензий делают его выгодным лишь для большого числа пользователей (в каждом случае индивидуально и необходим расчет).

На текущий момент, самая используемая реализация для сервера — службы удаленных рабочих столов Windows Server (используется протокол Remote Desktop Protocol или RDP). Другие программные решения — Citrix Metaframe (устарело и не поддерживается), X Window System (для UNIX систем), RX@Etersoft (российская разработка). В качестве клиента можно использовать встроенную в Windows программу «Подключение к удаленному рабочему столу» (mstsc), а также Terminal Server Client (Linux) или тонкий клиент.

Прочитайте более подробно о терминальном сервере на сайте Wikipedia

Инструкция разбита на 7 шагов. Первых 3 представляют стандартные действия для настройки терминального сервера. Остальные являются профессиональными советами, которые помогут создать надежную и профессиональную инфраструктуру для сервера терминалов.

В качестве операционной системы используется Windows Server 2019.

1. Выбор оборудования и подготовка сервера

2. Установка Windows и базовая настройка

3. Установка и настройка терминального сервера

4. Тюнинг

5. Средства обслуживания

6. Тестирование

7. Порт для подключения

Шаг 1. Выбор оборудования и подготовка сервера к работе

Выбор оборудования

Выбирая оборудование для данного типа серверов, необходимо опираться на требования приложений, которые будут запускаться пользователями и количество последних. Например, если устанавливается терминальный сервер для программы 1С, а количество одновременно работающих сотрудников равно 20, получим следующие характеристики (приблизительно):

Процессор от Xeon E5.

Памяти не менее 28 Гб (по 1 Гб на каждого пользователя + 4 для операционной системы + 4 запас — это чуть меньше 20%).

Дисковую систему лучше построить на базе дисков SAS. Объем необходимо учесть индивидуально, так как это зависит от характера задач и методов их решения.

Также предлагаю для чтения статью Как выбрать сервер.

Подготовка сервера

Прежде чем начать установку операционной системы выполните следующее:

a. Настройте отказоустойчивый RAID-массив (уровни 1, 5, 6 или 10, а также их комбинации). Данная настройка выполняется во встроенной утилите контроллера. Для ее запуска следуйте подсказкам на экране во время загрузки сервера.

b. Подключите сервер к источнику бесперебойного питания (ИБП). Проверьте, что он работает. Отключите подачу питания на ИБП и убедитесь, что сервер продолжает работать.

Шаг 2. Установка Windows Server и базовая настройка системы

Установка системы

Во время установки системы важно учесть только один нюанс — дисковую систему необходимо разбить на два логических раздела. Первый (малый, 70 – 120 Гб) выделить для системных файлов, второй — под пользовательские данные. Статья как установить систему Windows Server 2019.

На это есть две основные причины:

Системный диск малого размера быстрее работает и обслуживается (проверка, дефрагментация, антивирусное сканирование и так далее)

Пользователи не должны иметь возможность хранить свою информацию на системном разделе. В противно случае, возможно переполнение диска и, как результат, медленная и нестабильная работа сервера.

Базовая настройка Windows Server

Проверяем правильность настройки времени и часового пояса;

Задаем понятное имя для сервера и, при необходимости, вводим его в домен;

Настраиваем статический IP-адрес;

Если сервер не подключен напрямую к сети Интернет, стоит отключить брандмауэр;

Для удаленного администрирования, включаем удаленный рабочий стол;

Устанавливаем все обновления системы.

Шаг 3. Установка и настройка терминального сервера

Подготовка системы

Начиная с Windows Server 2012 терминальный сервер должен работать в среде Active Directory (но можно и без домена). В данной статье мы рассматриваем установку и настройку в Active Directory.

Если в вашей IT-среде есть контроллер домена, просто присоединяем к нему наш сервер. В противном случае, устанавливаем на наш сервер роль контроллера.

Установка роли и компонентов

В панели быстрого запуска открываем Server Manager.

Кликаем Manage — Add roles and features.

Нажимаем Next до Select installation type. Оставляем Role-based or feature-based installation и нажимаем Next.

На этом этапе оставляем все как есть. Нажимаем Next.

В окне Select server roles выбираем Remote Desktop Services.

Кликаем Next, пока не появится окно Select role services и выбираем следующие:

Remote Desktop Licensing

Remote Desktop Session Host

* при появлении запроса на установку дополнительных компонентов соглашаемся.

Нажимаем просто Add Features.

При необходимости, также выставляем остальные галочки:

Remote Desktop Web Access — возможность выбора терминальных приложений в браузере

Remote Desktop Connection Broker — для кластера терминальных серверов посредник контролирует нагрузку каждой ноды и распределяет ее.

Remote Desktop Virtualization Host — для виртуализации приложений и запуска их через терминал.

Remote Desktop Gateway — центральный сервер для проверки подлинности подключения и шифрования трафика. Позволяет настроить RDP внутри HTTPS.

Нажимаем Next и в следующем окне Install.

Дожидаемся окончания процесса установки и перезагружаем сервер.

Установка служб удаленных рабочих столов

Важно! Если вы устанавливаете сервер в домене, то после перезагрузки войти под логином пользователя имеющим права администратора в домене.

После перезагрузки открываем Server Manager и нажимаем Manage — Add Roles and Features.

В окне Select installation type выбираем Remote Desktop Services installation и нажимаем Next.

В окне Select deployment type выбираем Quick Start и нажимаем Next.

В Select deployment scenario — Session-based desktop deployment. Нажимаем Next.

Еще раз Next.

Ставим галочку Restart the destination server automatically if required и кликаем по Deploy.

Начался процесс развертывания ролей.

По окончании жмём Close.

Настройка лицензирования удаленных рабочих столов

Для корректной работы сервера, необходимо настроить службу лицензирования. Для этого открываем Server Manager и кликаем по Tools — Remote Desktop Services — Remote Desktop Licensing Manager.

В открывшемся окне кликаем правой кнопкой мыши по нашему серверу и выбираем Activate Server.

Начался процесс активации сервера.

В открывшемся окне оставляем Automatic connection и кликаем Next.

Заполняем форму.

Нажимаем Next. Еще раз Next. Проверяем галочку Start Install Licenses Wizard now. Жмём Finish.

Нас приветствуют. Нажимаем Next.

Нам предлогают выбрать приобретенный вид лицензии. Выбираем в License program — Enterprise Agreement.

Имеется несколько типов лицензии:

Пакет лицензий (в розницу).

Соглашение “Open License”.

Соглашение “Select License”.

Соглашение “Enterprise Agreement”.

Соглашение “Campus Agreement”.

Соглашение “School Agreement”.

Лицензионное соглашение постановщика услуг.

Другое соглашение.

Лицензия Select Plus.

В нашем случае мы выбираем Соглашение “Enterprise Agreement” и нажимаем Next.

Вводим номер соглашения и нажимаем Next.

Заполняем нужные нам данные:

Версию продукта ставим “Windows Server 2019”.

Тип лицензии “RDS Per Device CAL”.

Количество в зависимости от приобретенной вами.

Завершаем работу мастера установки лицензий.

Для завершение установки лицензий осталось выполнить пункт по добавление групповых политик, для этого нажимаем ПКМ по меню “Start” и выбираем “Run”.

В окне “Run” вводим gpedit.msc и нажимаем “ОК”.

Попадаем в “Local Group Policy Editor”.

В данной настройке требуется править две записи. Для того чтобы указать сервер лицензирования мы переходим в пункт:

Computer Configuration — Administrative Templates — Windows Components — Remote Desktop Services — Remote Desktop Session Host — Licensing — Use the specified Remote Desktop license servers.

Включаем данную политику и вводим требуемый сервер лицензирования. В нашем случае мы будем ссылаться на свой локальный сервер “localhost” и применяем настройку. Нимаем Apply и после OK.

Для второго пункта мы переходи по следующему пути:

Computer Configuration — Administrative Templates — Windows Components — Remote Desktop Services — Remote Desktop Session Host — Set the Remote Desktop licensing mode.

Включаем политику и указываем режим лицензирования, в нашем случае мы активируем “Per Device” и применяем настройку. Нажимаем Apply и после OK.

Настройка по установки лицензий прошла успешно. Можно проверить в Server Manager — Tools — Remote Desktop Services — Remote Desktop Licensing Diagnoser.

В открывшемся окне вы увидите, что все прошло хорошо и нет проблем.

Для проверки создадим пользователей на контролере домена и попробуем зайти на терминальный сервер.

Шаг 4. Тюнинг терминального сервера

Ограничение сессий

По умолчанию, пользователи удаленных рабочих столов могут находиться в системе в активном состоянии без ограничения. Это может привести к зависаниям или проблемам при повторном подключении. Для решения возможных проблем установите ограничения на терминальные сессии.

Анализатор соответствия рекомендациям

Для некоторых серверных ролей Windows (в частности, терминальных) существует база успешных конфигураций. Придерживаясь советам данной базы можно повысить надежность и стабильность системы.

Для сервера удаленных рабочих столов, как правило, необходимо выполнить следующие рекомендации:

1. Файл Srv.sys должен быть настроен на запуск по требованию.

В командной строке от имени администратора вводим:

sc config srv start= demand2. Создание коротких имен файлов должно быть отключено.

В командной строке от имени администратора вводим:

fsutil 8dot3name set 1Теневые копии

Если подразумевается хранение ценной информации на терминальном сервере, стоит настроить возможность восстановления предыдущих версий файлов.

Как настроить и пользоваться данной возможностью, читайте подробнее в инструкции Как включить и настроить

теневые копии

.

Ошибка 36888 (Source: schannel)

В журнале Windows может появляться ошибка «Возникло следующее неустранимое предупреждение: 10. Внутреннее состояние ошибки: 1203.» от источника Schannel и кодом 36888. Ее причину, однозначно, определить мне не удалось. Во многих информационных источниках пишут, что это давно известная проблема и списывают на ошибку самой операционной системы.

Точного решения найти не удалось, но можно отключить ведение лога для Schannel. Для этого в редакторе реестра находим ветку HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\Schannel — в ней параметр EventLogging и меняем его значение на 0. Команда для редактирования реестра:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\Schannel" /v EventLogging /t REG_DWORD /d 0 /f* данную команду необходимо выполнить из командной строки, запущенной от администратора.

Шаг 5. Настройка средств обслуживания

Основные средства, помогающие полноценно обслуживать сервер — мониторинг и резервное копирование.

Резервное копирование

Для терминального сервера необходимо резервировать все рабочие каталоги пользователей. Если на самом сервере организована общий каталог для обмена и хранения важной информации, копируем и его. Лучшим решением будет ежедневное копирование новых данных, и с определенной периодичностью (например, раз в месяц), создание полного архива.

Мониторинг

Мониторить стоит:

Сетевую доступность сервера;

Свободное дисковое пространство.

Шаг 6. Тестирование

Тестирование состоит из 3-х основных действий:

1. Проверить журналы Windows и убедиться в отсутствие ошибок. В случае их обнаружения, необходимо устранить все проблемы.

2. Выполнить действия анализатора соответствий рекомендациям.

3. Провести живой тест работы сервиса с компьютера пользователя.

Особый порт для подключения

По умолчанию, для подключения к терминальному серверу по RDP используется порт 3389. Если необходимо, чтобы сервер слушал на другом порту, открываем реестр, и переходим в ветку:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Находим ключ PortNumber и задаем ему значение в десятично представлении, равное нужному номеру порта:

Изменение порта RDP

Также можно применить команду:

reg add "HKLM\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v PortNumber /t REG_DWORD /d 3388 /f* где 3388 — номер порта, на котором будет принимать запросы терминальный сервер.

На чтение 4 мин Опубликовано Обновлено

Windows Server 2019 — это операционная система, разработанная компанией Microsoft, которая предлагает множество возможностей для создания и настройки терминального сервера. Терминальный сервер позволяет пользователям находиться на разных устройствах, но работать в одном и том же рабочем окружении. Это удобно и эффективно для бизнеса, где требуется обеспечить удаленный доступ к приложениям и данным. В этой статье вы найдете подробное руководство по настройке терминального сервера на Windows Server 2019.

Прежде чем начать настройку терминального сервера, необходимо установить операционную систему Windows Server 2019 на серверное устройство. Убедитесь, что ваше устройство имеет достаточное количество ресурсов, чтобы поддерживать работу терминального сервера.

После установки Windows Server 2019 вам нужно будет настроить роль Remote Desktop Services (RDS). Remote Desktop Services позволяет пользователям получать доступ к рабочему столу и приложениям с любого места и с любого устройства. Подробная информация о настройке RDS будет представлена в этой статье.

Примечание: перед настройкой терминального сервера рекомендуется создать резервную копию данных, чтобы избежать потери информации во время процесса настройки.

Почему важна настройка терминального сервера?

1. Централизация и централизованный доступ. Терминальный сервер позволяет централизовать все приложения и данные, что облегчает их управление и обеспечивает централизованный доступ к ним. Пользователи могут получать доступ к приложениям и данным с любого устройства, что повышает гибкость работы.

2. Экономия ресурсов. Если у вас множество пользователей, каждому из которых требуются отдельные рабочие станции, использование терминального сервера позволяет эффективно использовать ресурсы. Вместо того чтобы покупать и поддерживать отдельные физические компьютеры, вы можете использовать один мощный сервер для работы множества пользователей.

3. Улучшение безопасности. Настройка терминального сервера позволяет осуществлять централизованное управление доступом и политиками безопасности. Приложения и данные могут быть защищены от несанкционированного доступа, вирусов и других угроз.

4. Простота обслуживания и обновления. Если вам необходимо внести изменения или обновления в приложения или операционную систему, настройка терминального сервера позволяет сделать это централизованно. Обновления можно производить на сервере, а все пользователи получат их автоматически при подключении к нему.

5. Надежность и масштабируемость. Настройка терминального сервера позволяет создать надежную и масштабируемую инфраструктуру. Если вам нужно увеличить количество пользователей или добавить новые приложения, вы сможете легко расширить сервер и добавить необходимые ресурсы.

В итоге, настройка терминального сервера позволяет организациям повысить эффективность работы, снизить затраты на обслуживание и обновление, а также обеспечить безопасность данных и доступа к ним.

Шаги по настройке терминального сервера

- Установка роли терминального сервера.

- Откройте «Server Manager» и выберите раздел «Управление».

- Выберите «Добавление ролей и компонентов».

- Выберите «Следующий» и выберите сервер для установки роли.

- Выберите «Терминальные службы» и установите соответствующие компоненты.

- Выберите «Следующий» и завершите установку.

- Настройка виртуальных лицензий.

- Откройте «Server Manager» и выберите «Управление» и «Терминальные службы».

- Выберите «Серверы» и выделите ваш терминальный сервер.

- Выберите «Управление службами удаленных рабочих столов» и выберите «Настройка лицензий на удаленные рабочие столы».

- Выберите «Удаленные рабочие столы по пользовательским лицензиям» и следуйте инструкциям по получению лицензий.

- Настройка пользователей и групп.

- Откройте «Server Manager» и выберите «Пользователи и группы локального сервера».

- Выберите «Группы» и создайте новую группу для пользователей терминального сервера.

- Выберите «Пользователи» и создайте новых пользователей.

- Добавьте созданных пользователей в группу терминального сервера.

- Настройка настроек сеанса пользователя.

- Откройте «Server Manager» и выберите «Управление» и «Терминальные службы».

- Выберите «Серверы» и выделите ваш терминальный сервер.

- Выберите «Конфигурирование сеанса пользователя» и настройте параметры сеансов для пользователей.

- Настройка прав доступа.

- Откройте «Server Manager» и выберите «Управление» и «Терминальные службы».

- Выберите «Серверы» и выделите ваш терминальный сервер.

- Выберите «Управление службами удаленных рабочих столов» и выберите «Конфигурация для группы серверов».

- Настройте права доступа для группы серверов.

После завершения этих шагов ваш терминальный сервер будет готов к использованию, и пользователи смогут получить удаленный доступ к приложениям и рабочим столам.