null

Huawei eNSP (Enterprise Network Simulation Platform) — эмулятор сети передачи данных, выпущенный в публичную бету 16 Августа 2012 года компанией Huawei Technologies. Позволяет делать работоспособные модели сети, настраивать маршрутизаторы и коммутаторы, взаимодействовать с реальными сетями, отслеживать трейсы пакетов с помощью Wireshark.

В данной статье используется ПО следующих версий:

Wireshark - 3.2.1 WinPcap - 4.1.3 VirtualBox- 5.2.32 eNSP - 1.3

Расположение логов eNSP при диагностике проблем с запуском:

C:\Users\username\AppData\Local\eNSP\Log

Отключённая виртуализация в BIOS

eNSP использует VirtualBox, размещая свои виртуальные машины, которые являются основным компонентом при симуляции различного оборудования.

Необходимо зайти в BIOS/UEFI комьютера и найти пункт связанный с виртуализацией.

Для процессоров Intel: Intel Virtualization Technology / Intel VT-x

Для процессоров AMD: AMD-V

Необходимо переставить данные пункты в режим Enabled или Yes.

Параллельная работа с Hyper-V

VirtualBox не может работать в среде Windows с включённым гипервизром Hyper-V. Для начала необходимо отключить Hyper-V с использованием стандартного графического окружения Windows.

Необходимо открыть стандартную панель управления Windows (нажать сочетание клавишь Windows + R и ввести «control»).

Далее необходимо открыть: Программы > Программы и компоненты > Включение и отключение компонентов Windows, откроется окно в котором нужно убрать галку с пункта Hyper-V, после чего произойдёт деинсталляция гипервизора.

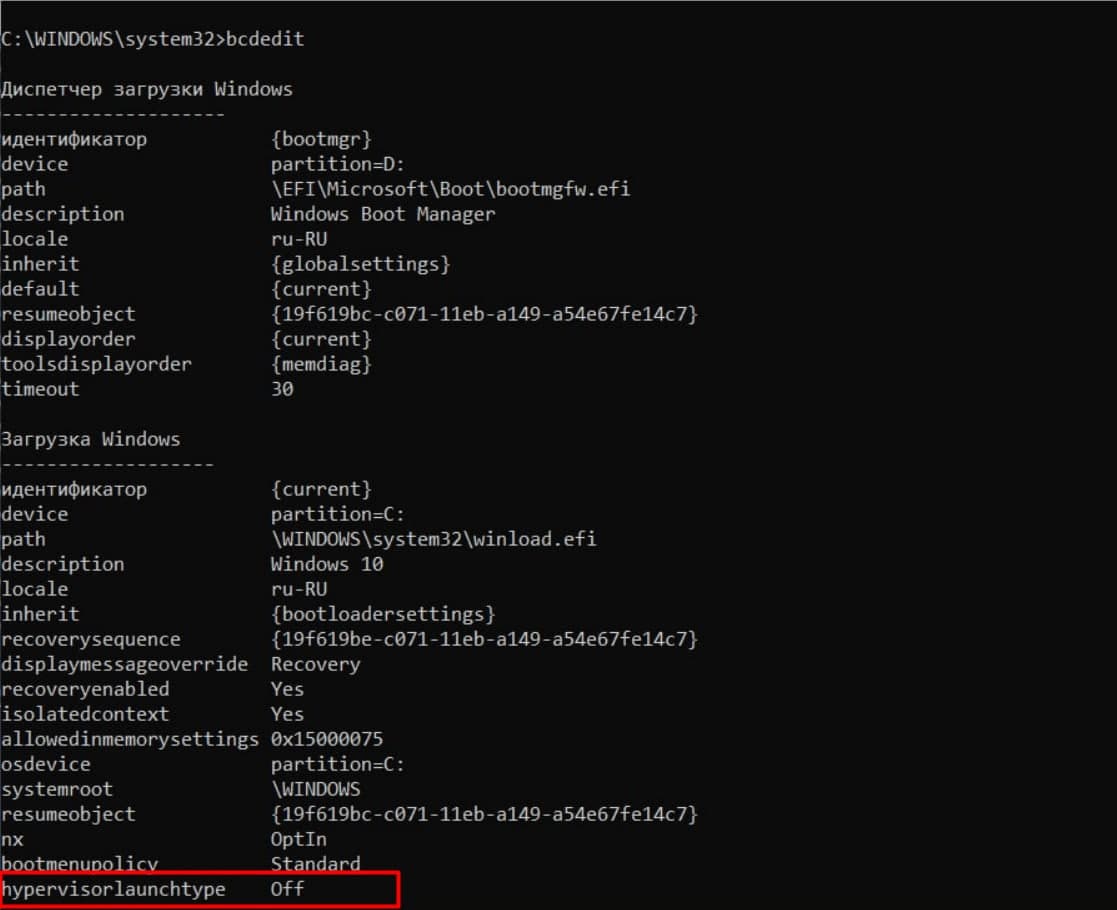

Также необходимо открыть командную строку Windows (cmd) от администратора и ввести команду «bcdedit» и найти строчку «hypervisorlaucnhtype«. Если рядом с данной строчкой стоит режим Auto, то необходимо переключить в режим off следующей командой:

bcdedit /set hypervisorlaunchtype off

Неправильные настройки сетевого интерфейса VirtualBox

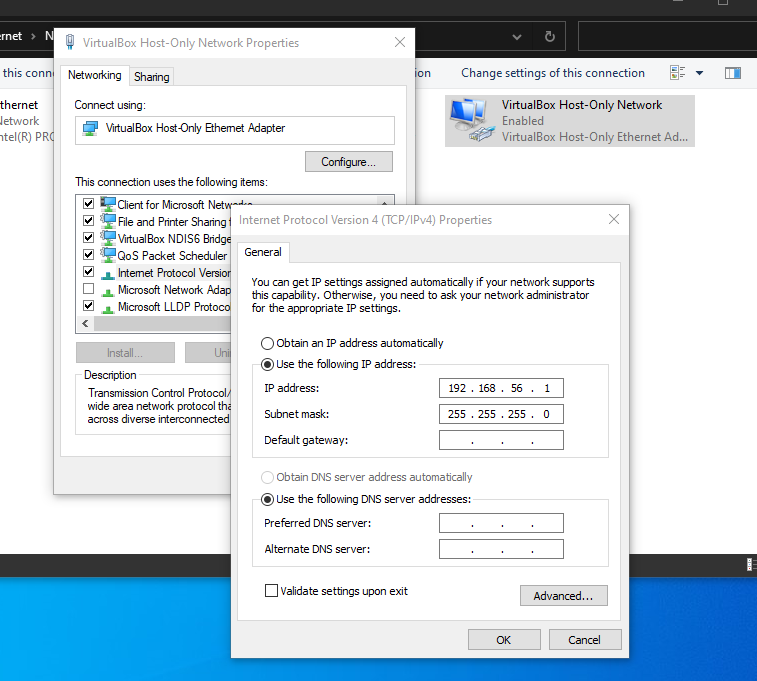

Проверить сущетсвует ли в системе сетевой интерфейс VirtualBox и проверить правильность его сегмента IP адреса, обычно это: 192.168.56.0/255.255.255.0:

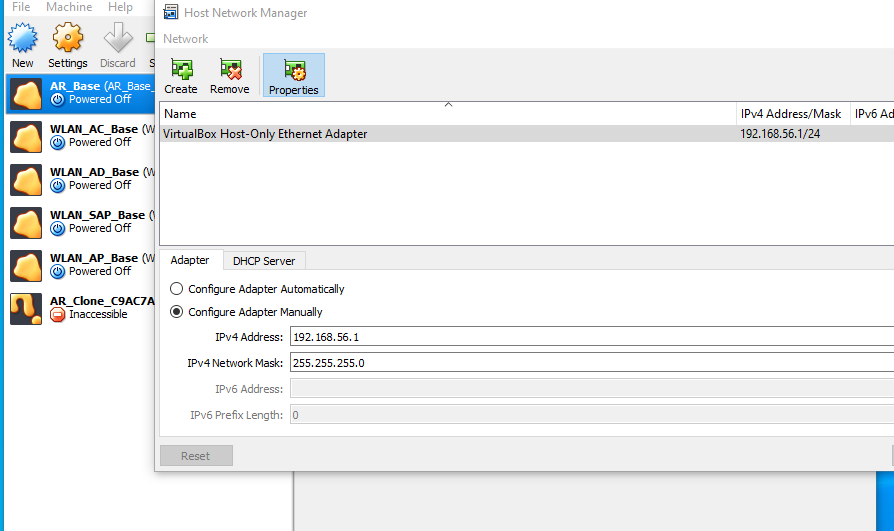

Также необходимо проверить, что данные настройки установленны для всех виртаульных машин, связанных с eNSP:

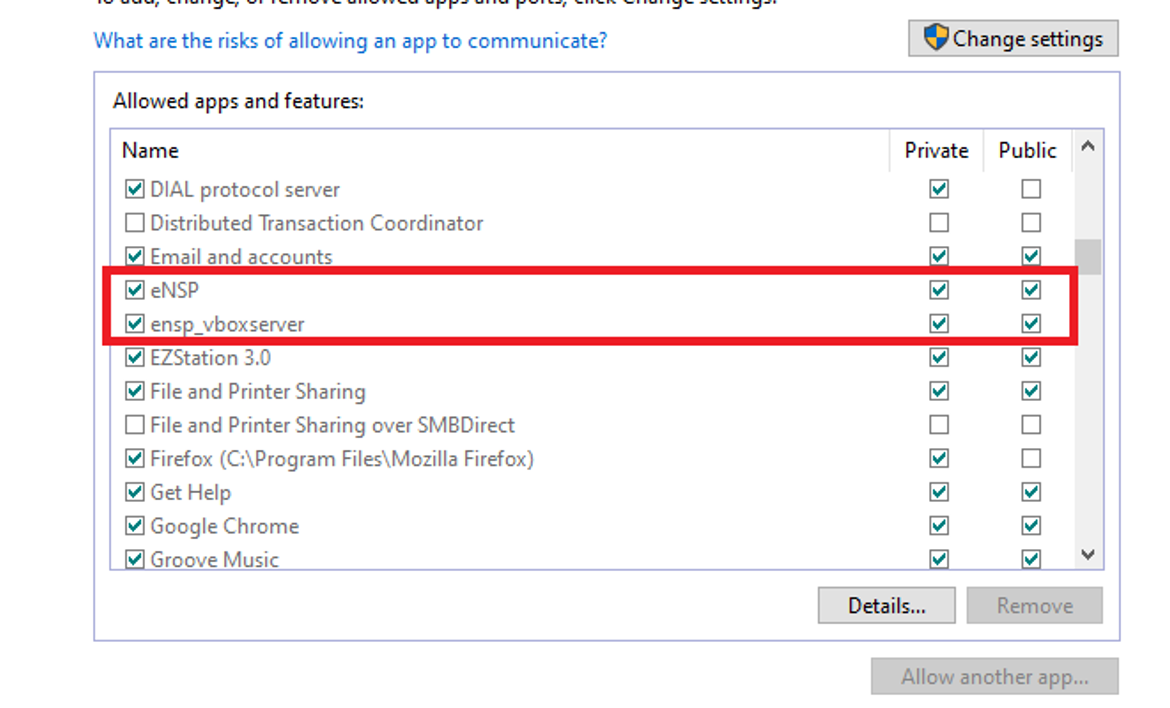

Добавить eNSP в исключения FireWall

Откройте панель управления и выберите «Защитник Windows» в разделе «Система и безопасность«. Откройте раздел «Разрешение взаимодействия с приложением или компонентом в брандмауэре» и нажмите «Изменить параметры» — «Разрешить другие приложения«, где нужно будет найти eNSP и поставить галку в чекбоксе:

Publication Date: 2020-12-31 |

Views: 4554 |

Downloads: 0 |

Author: m84152756 |

Document ID: EKB1100064012

Contents

Issue Description

i want to test some extensive designing topologies but i am unable to execute AR router on my ENSP and have tried every thing available on forum. Need assistance regarding the issue. AR keeps on showing these hashes.

Handling Process

AR Base VM is also running

AR Base registration is successful.

disable the windows firewall on the laptop and test again :

issue was resolved

Root Cause

eNsp applications should be added to the Windows firewall

Solution

add eNsp applicationsin the firewall allow list byt following the below method or disable the firewall and test again

Software installed before installation:

- WinPcap

- Wireshark

- VirtualBox (Official recommendation 5.2.X)

It is recommended to install WinPcap first, otherwise it may not be installed.

After the above installation is complete, install ensp, and then it will be stuck at the 100% position. It will be the same after reinstalling several times.

Later, I found that VirtualBox could not start. I thought that the version was wrong and tried several other versions, but the results were the same.

Look at the vbox process in the task manager, and check Baidu that the cpu is not enabled for virtualization, and the Hyper-V function must be turned off. After virtualization is turned on, it is still useless and the Hyper-V function is not enabled.

Later, I tried to remove the space of the default installation path [Program Files], and the installation started successfully.

Then install ensp successfully.

Then enter the ensp interface, drag a few routers, switches, and firewalls out to start

According to my previous installation experience, it should not be able to start, because the firewall through win10 is not running. What I did not expect is that I don’t know the reason for the new computer system or what, the firewall of win10 actually prompts ensp to pass the firewall. OK, start successfully

I have activated these routers, firewalls, and switches temporarily. I don’t know if there are any others.

Record it here, lest you have to toss for a long time next time

Конфигурация межсетевого экрана Ensp

Соответствующую конфигурацию небольшой локальной сети можно проверить в моем блоге: https://blog.csdn.net/miss_miss6/article/details/105608443

Нет необходимости завершать предыдущую конфигурацию LAN, только соответствующую конфигурацию FW1 и AR3

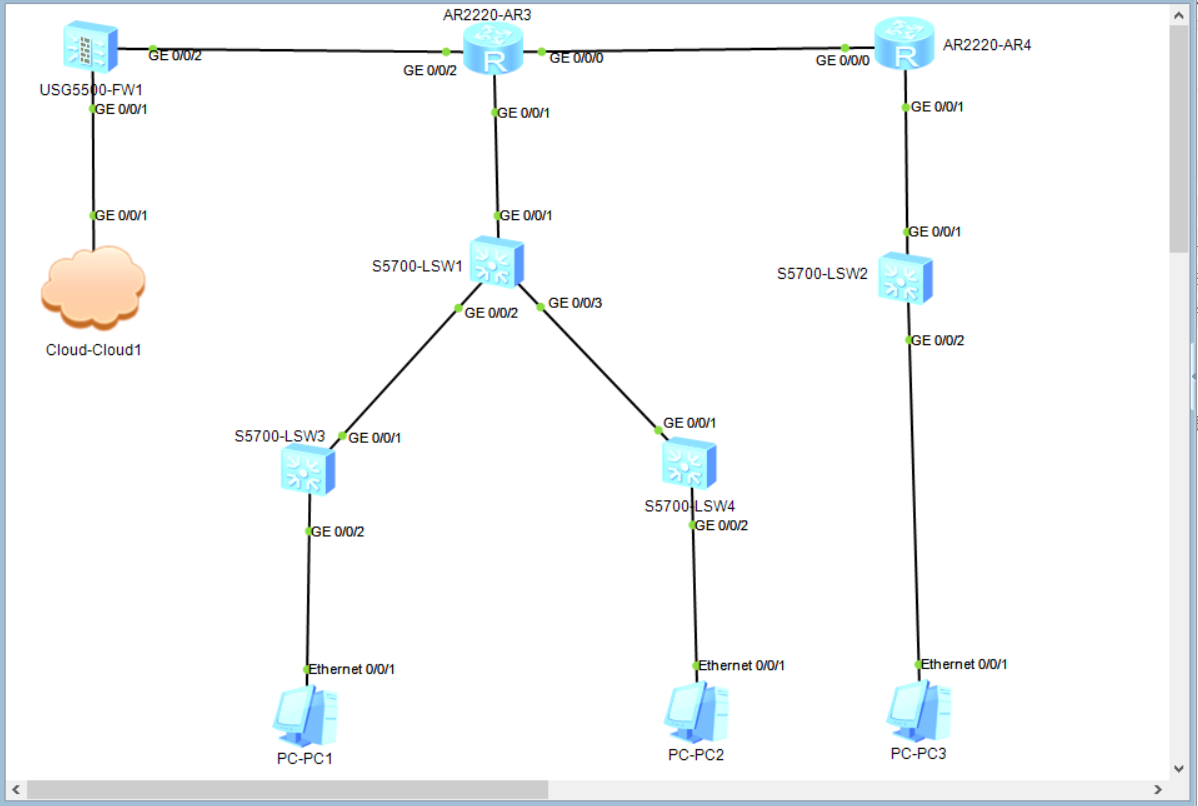

Топология

cloud

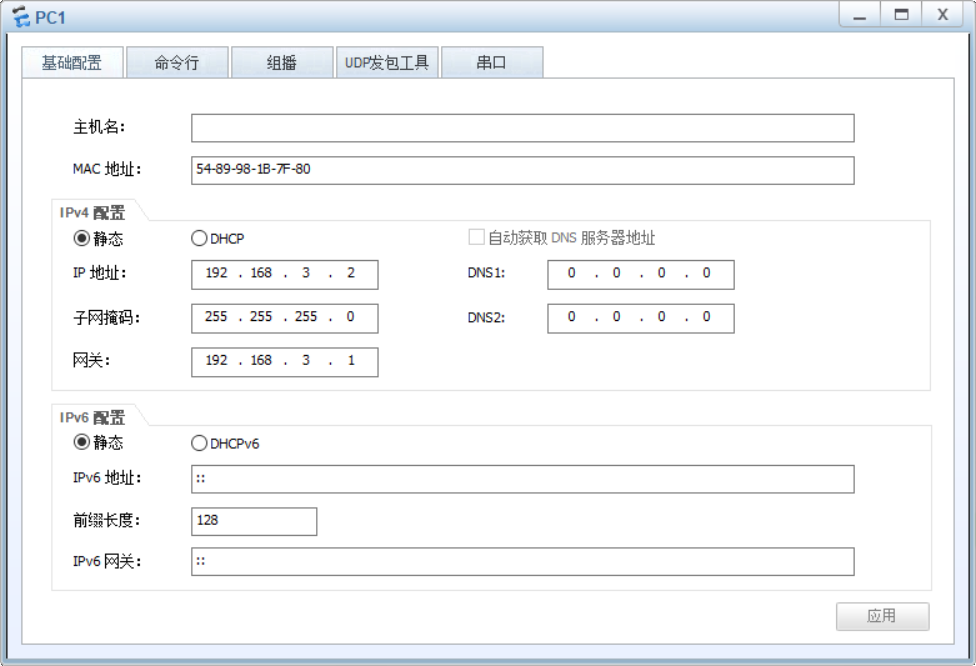

pc1

Конфигурация FW1

<SRG>system-view

[SRG]firewall zone trust

[SRG-zone-trust]add interface GigabitEthernet 0/0/2

[SRG-zone-trust]quit

[SRG]firewall zone untrust

[SRG-zone-untrust]add interface GigabitEthernet 0/0/1

[SRG-zone-untrust]quit

[SRG]int G 0/0/2

[SRG-GigabitEthernet0/0/2]ip address 192.168.5.1 24

[SRG]interface GigabitEthernet 0/0/1

[SRG-GigabitEthernet0/0/1]ip address 192.168.10.9 24

[SRG-GigabitEthernet0/0/1]quit

[SRG]ip route-static 0.0.0.0 0 192.168.10.1

[SRG]policy interzone trust untrust outbound

[SRG-policy-interzone-trust-untrust-outbound]policy 0

[SRG-policy-interzone-trust-untrust-outbound-0]action permit

[SRG-policy-interzone-trust-untrust-outbound-0] источник политики 192.168.0.0 0.0.255.255 ## Разрешить сетевому сегменту 192.168.0.0 выходить из Интернета

[SRG-policy-interzone-trust-untrust-outbound-0]quit

[SRG-policy-interzone-trust-untrust-outbound]quit

[SRG]nat-policy interzone trust untrust outbound

[SRG-nat-policy-interzone-trust-untrust-outbound]policy 1

[SRG-nat-policy-interzone-trust-untrust-outbound-1]action source-nat

[SRG-nat-policy-interzone-trust-untrust-outbound-1]policy source 192.168.0.0 0.0.255.255

[SRG-nat-policy-interzone-trust-untrust-outbound-1]easy-ip GigabitEthernet 0/0/1

[SRG-nat-policy-interzone-trust-untrust-outbound-1]quit

[SRG-nat-policy-interzone-trust-untrust-outbound]quit

[SRG]ospf 1

[SRG-ospf-1]default-route-advertise always cost 200 type 1

[SRG-ospf-1]area 0

[SRG-ospf-1-area-0.0.0.0]network 192.168.5.0 0.0.0.255

До блога по настройке AR3

<Huawei>system-view

[Huawei]int G 0/0/2

[Huawei-GigabitEthernet0/0/2]ip address 192.168.5.2 24

[Huawei-GigabitEthernet0/0/2]quit

[Huawei]ospf 1

[Huawei-ospf-1]area 0

[Huawei-ospf-1-area-0.0.0.0]network 192.168.5.0 0.0.0.255

Вид

[Huawei-ospf-1-area-0.0.0.0]display ip routing-table

Route Flags: R - relay, D - download to fib

------------------------------------------------------------------------------

Routing Tables: Public

Destinations : 18 Routes : 18

Destination/Mask Proto Pre Cost Flags NextHop Interface

0.0.0.0/0 O_ASE 150 201 D 192.168.5.1 GigabitEthernet

0/0/2

10.0.5.0/24 OSPF 10 3 D 172.16.3.1 GigabitEthernet

0/0/0

127.0.0.0/8 Direct 0 0 D 127.0.0.1 InLoopBack0

127.0.0.1/32 Direct 0 0 D 127.0.0.1 InLoopBack0

127.255.255.255/32 Direct 0 0 D 127.0.0.1 InLoopBack0

172.16.2.0/24 Direct 0 0 D 172.16.2.2 GigabitEthernet

0/0/1

172.16.2.2/32 Direct 0 0 D 127.0.0.1 GigabitEthernet

0/0/1

172.16.2.255/32 Direct 0 0 D 127.0.0.1 GigabitEthernet

0/0/1

172.16.3.0/24 Direct 0 0 D 172.16.3.2 GigabitEthernet

0/0/0

172.16.3.2/32 Direct 0 0 D 127.0.0.1 GigabitEthernet

0/0/0

172.16.3.255/32 Direct 0 0 D 127.0.0.1 GigabitEthernet

0/0/0

172.16.4.0/24 OSPF 10 2 D 172.16.3.1 GigabitEthernet

0/0/0

192.168.3.0/24 OSPF 10 2 D 172.16.2.1 GigabitEthernet

0/0/1

192.168.5.0/24 Direct 0 0 D 192.168.5.2 GigabitEthernet

0/0/2

192.168.5.2/32 Direct 0 0 D 127.0.0.1 GigabitEthernet

0/0/2

192.168.5.255/32 Direct 0 0 D 127.0.0.1 GigabitEthernet

0/0/2

192.168.9.0/24 OSPF 10 2 D 172.16.2.1 GigabitEthernet

0/0/1

255.255.255.255/32 Direct 0 0 D 127.0.0.1 InLoopBack0

Также добавляем ему маршрутизацию на хосте

C:\WINDOWS\system32>route add 192.168.3.0 mask 255.255.255.0 192.168.10.9

Операция завершена!

C:\WINDOWS\system32>route add 192.168.9.0 mask 255.255.255.0 192.168.10.9

Операция завершена!

C:\WINDOWS\system32>route add 10.0.5.0 mask 255.255.255.0 192.168.10.9

Операция завершена!

Используйте ПК и AR3 для проверки связи с внешней сетью

ПК можно проверить, AR3 не может быть завершен немедленно

PC

PC>ping 192.168.10.1

Ping 192.168.10.1: 32 data bytes, Press Ctrl_C to break

From 192.168.10.1: bytes=32 seq=1 ttl=125 time=109 ms

From 192.168.10.1: bytes=32 seq=2 ttl=125 time=78 ms

From 192.168.10.1: bytes=32 seq=3 ttl=125 time=78 ms

--- 192.168.10.1 ping statistics ---

3 packet(s) transmitted

3 packet(s) received

0.00% packet loss

round-trip min/avg/max = 78/88/109 ms

AR3

[Huawei]ping 192.168.10.1

PING 192.168.10.1: 56 data bytes, press CTRL_C to break

Request time out

Request time out

Request time out

Request time out

Request time out

--- 192.168.10.1 ping statistics ---

5 packet(s) transmitted

0 packet(s) received

100.00% packet loss

Use ENSP to connect USG6000V firewall

First, open ENSP

-

Drag out a cloud.

-

Drag out a USG6000V firewall.

Second, establish a connection

-

Use VirualBox or VMware in the list of local network cards, create a 192.168.0.x paragraph virtual network card, assume it IP is: 192.168.0.2

-

Double-click Cloud2, in the configuration, add a UDP binding, and change the binding of the created virtual network card with a total of 2 bindings, in the [Port Mapping Settings], select the port number 2, and check [two-way channel 】, Click the [Add] button.

-

Drag a Copper connection, connect the USG6000V GE0 / 0/0 port and Cloud2’s Ethernet / 0/0/1.

-

Start 2 devices

Third, configure usg6000V web access

-

Double-click the console window to view the USG6000V, use the username: admin password: admin @ 123 login.

-

After logging in, if you prompt to change your password, you can modify the new password, assume the new password: Password001!

-

Perform the following command:

sys interface GigabitEthernet0/0/0 undo shutdown ip binding vpn-instance default ip address 192.168.0.3 255.255.255.0 service-manage http permit service-manage https permit service-manage ping permit service-manage ssh permit service-manage snmp permit service-manage telnet permit # ctrl + Z back to the sharp view # Press Enter Save Save.

Fourth, access test

-

After the landing interface is pop-up, enter your username: admin Enter the password: password001! Login device.