Брандмауэр Microsoft Defender Firewall встроен во все современные версии Windows и Windows Server и позволяет настраивать правила фильтрации входящего и/или исходящего сетевого трафика на компьютере. Правила Windows Firewall можно настраивать локально на компьютере пользователя (с помощью консоли

wf.msc

, команды

netsh

или встроенного PowerShell модуля NetSecurity). На компьютерах Windows, которые добавлены в домен Active Directory вы можете централизованно управлять правилами и настройками Microsoft Defender Firewall с помощью групповых политик.

В крупных организациях правила фильтрации портов обычно выносятся на уровень маршрутизаторов, L3 коммутаторов или выделенных межсетевых экранах. Однако ничего не мешает вам распространить ваши правила ограничения сетевого доступа Windows Firewall к рабочим станциям или серверам Windows.

Содержание:

- Включить Windows Defender с помощью GPO

- Создать правила файервола Windows с помощью групповой политики

- Применить политики брандмауэра Microsoft Defender к компьютерам Windows

- Импорт и экспорт правил брандмауэра Windows в GPO

- Доменные и локальные правила Microsoft Defender

Включить Windows Defender с помощью GPO

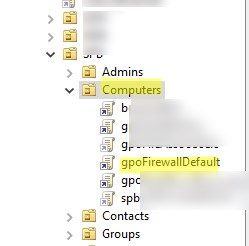

Запустите консоль управления доменными групповыми политиками (Group Policy Management Console,

gpmc.msc

), создайте новую GPO с именем gpoFirewallDefault и перейдите в режим редактирования (Edit).

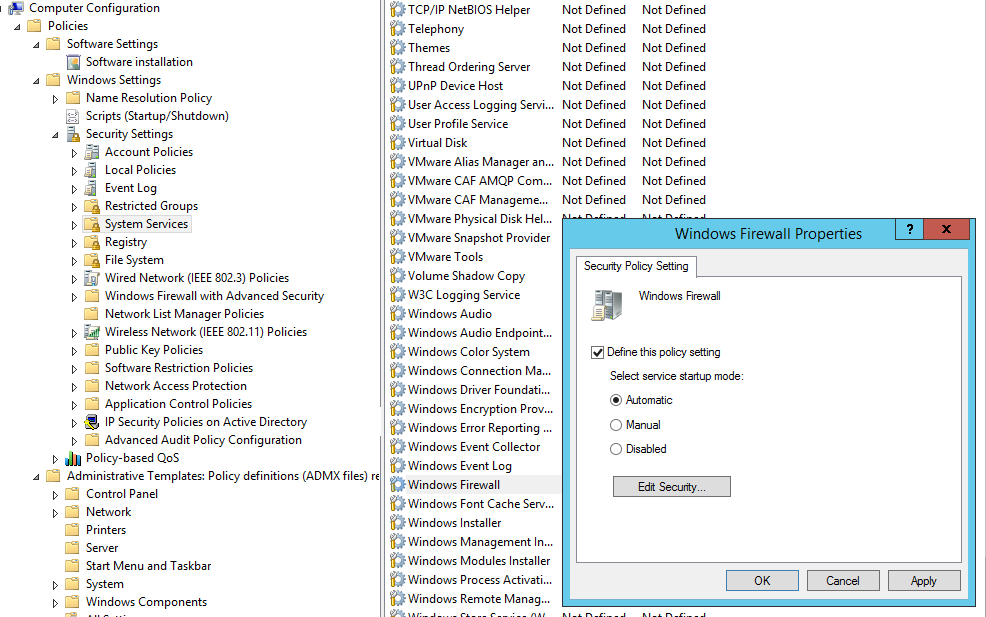

Чтобы пользователи (даже с правами локального админа) не могли выключить службу брандмауэра, желательно настроить автоматический запуск службы Windows Firewall через GPO. Для этого перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings -> System Services. Найдите в списке служб Windows Firewall и измените тип запуск службы на автоматический (Define this policy setting -> Service startup mode Automatic). Убедитесь, что у пользователей нет прав на остановку служб.

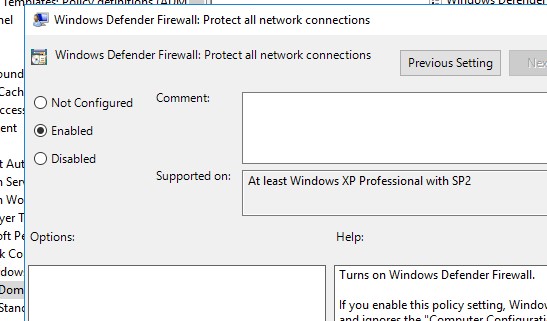

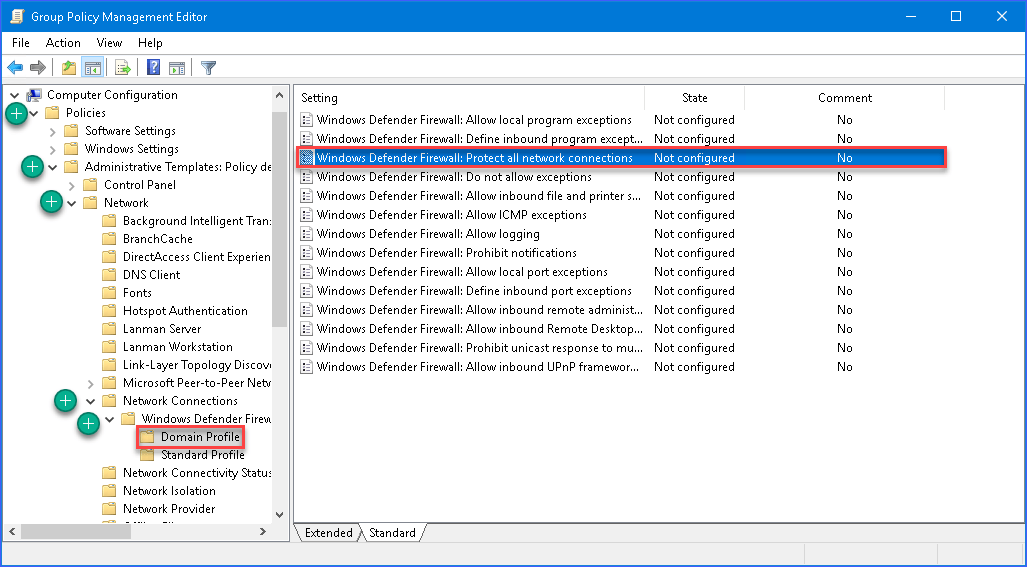

Затем перейдите в раздел Computer Configuration -> Policies -> Administrative Templates -> Network -> Network Connections -> Windows Defender -> Firewall -> Domain Profile и включите политику Windows Defender Firewall: Protect all network connections.

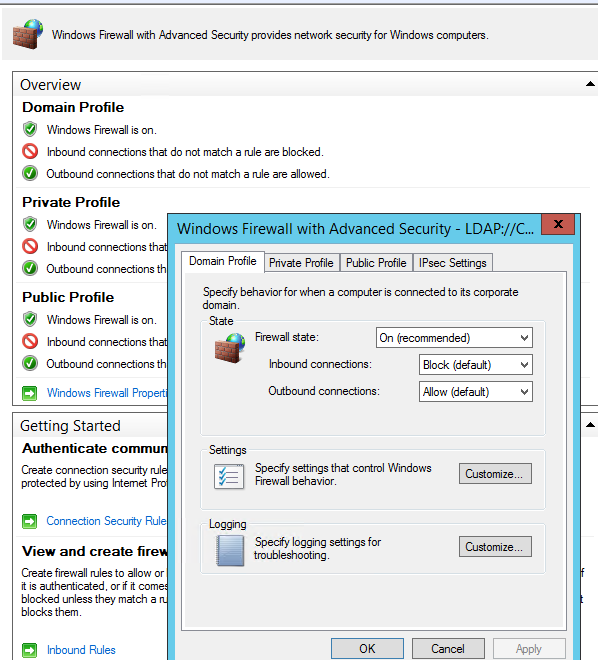

Откройте свойства Windows Firewall with Advanced Security в разделе GPO Computer Configuration -> Windows Settings -> Security Settings.

На всех трех вкладках Domain Profile, Private Profile и Public Profile (что такое профиль сети в Windows) измените состояние Firewall state на On (recommended). В зависимости от политик безопасности в вашей организации вы можете указать, что все входящие подключения по умолчанию запрещены (Inbound connections -> Block), а исходящие разрешены (Outbound connections -> Allow). Сохраните изменения.

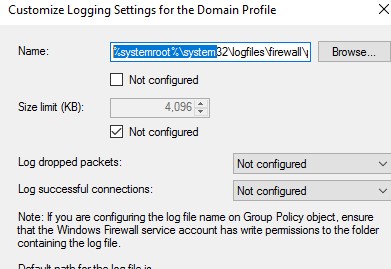

В целях отладки правил файервола вы можете включить запись логов Windows Defender в текстовый файл %systemroot%\system32\logfiles\firewall\pfirewall.log (по умолчанию). Можно включить логирование отклоненных пакетов (Log dropped packets) или пакетов, который были разрешены правилами файервола (Log successfully connections). По-умолчанию логирование сетевых соединений в Windows отключено.

Создать правила файервола Windows с помощью групповой политики

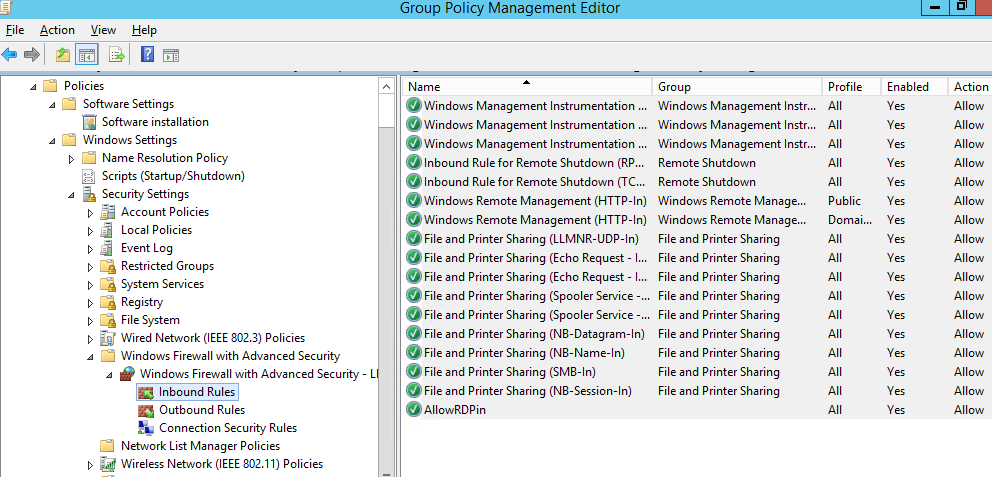

Теперь рассмотрим, как создать правила файервола Microsoft Defender с помощью GPO. Для настройки правил, перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings -> Windows Firewall with Advanced Security.

Интерфейс этого раздела напоминает локальную консоль управления брандмауэром Windows и состоит из трех секций:

- Inbound rules

- Outbound rules

- Connection security rules

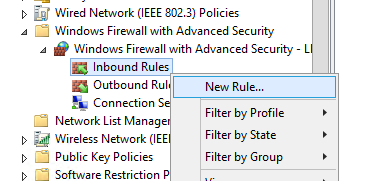

Попробуем создать разрешающее входящее правило файервола. Например, мы хотим разрешить подключение к компьютерам по RDP (порт по умолчанию TCP 3389). Щелкните ПКМ по разделу Inbound Rules и выберите пункт меню New Rule. Запустится мастер создания нового правила брандмауэра.

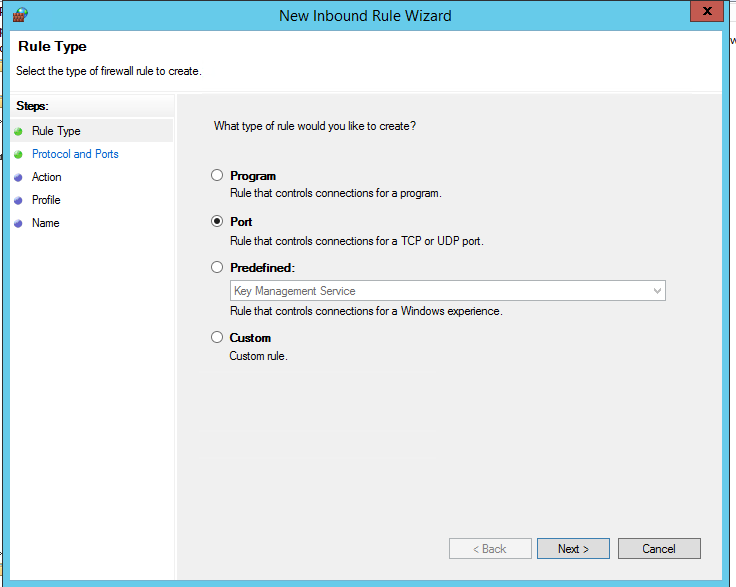

Выберите тип правила. Можно разрешить доступ для:

- Программы (Program) – можно выбрать исполняемый exe программы;

- Порта (Port) – выбрать TCP/UDP порт или диапазон портов;

- Преднастроенное правило (Predefined) – выбрать одно из стандартных правил Windows, в которых уже имеются правила доступа (описаны как исполняемые файлы, так и порты) к типовым службам (например, AD, Http, DFS, BranchCache, удаленная перезагрузка, SNMP, KMS, WinRM и т.д.);

- Собственное правило (Custom) – здесь можно указать программу, протокол (другие протоколы помимо TCP и UDP, например, ICMP, GRE, L2TP, IGMP и т.д.), IP адреса клиентов или целые IP подсети.

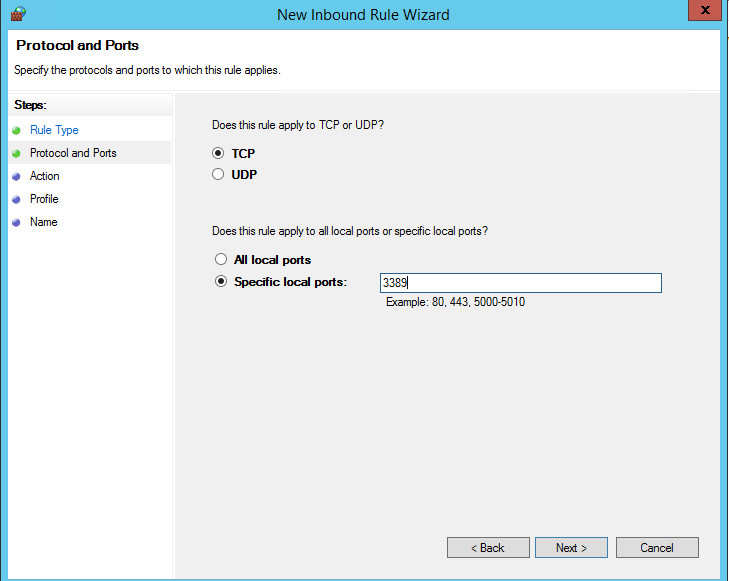

В нашем случае мы выберем правило Port. В качестве протокола укажем TCP, в качестве порта – Specific local ports -> 3389.

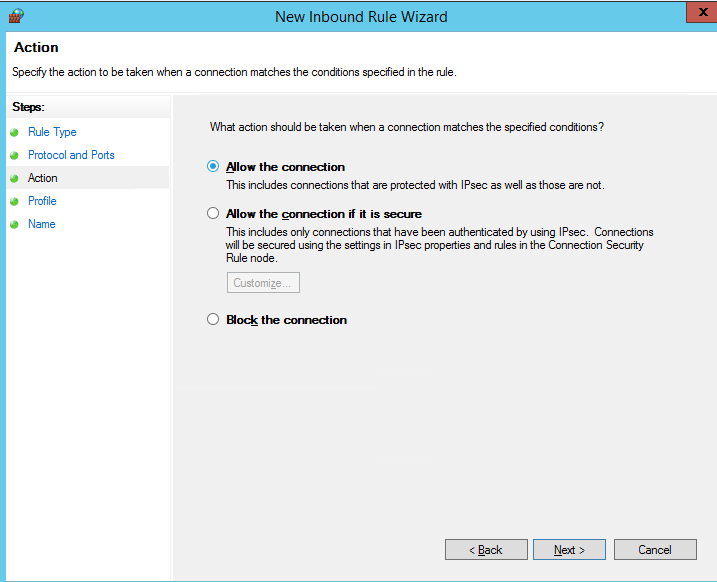

Далее нужно выбрать что нужно сделать с таким сетевым подключением: разрешить (Allow the connection), разрешить если оно безопасное или заблокировать (Block the connection).

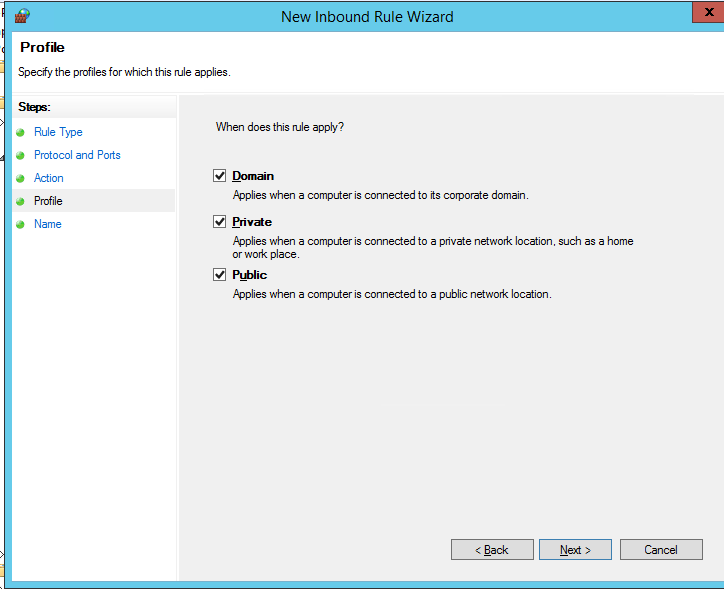

Осталось выбрать профили сети, для которых нужно применить это правило. Можно оставить все профили (Domain, Private и Public).

На последнем шаге нужно указать имя правило и его описание. Нажмите кнопку Finish и оно появится в списке правил брандмауэра.

В современных версиях Windows для трафика удаленного рабочего стола RDP также используется порт UDP 3389. Поэтому создайте второе правила Microsoft Defender и для этого порта.

Аналогичным образом вы можете настроить другие правила для входящего трафика, которые должны применятся к вашим клиентам Windows.

Вы можете создать правила как для входящего и исходящего трафика.

Выше мы рассмотрели, как использовать графический мастер для создания правил Windows Defender Firewall. Также вы можете сформировать список правил в простом текстовой форме и быстро создать правила для групповой политики Defender.

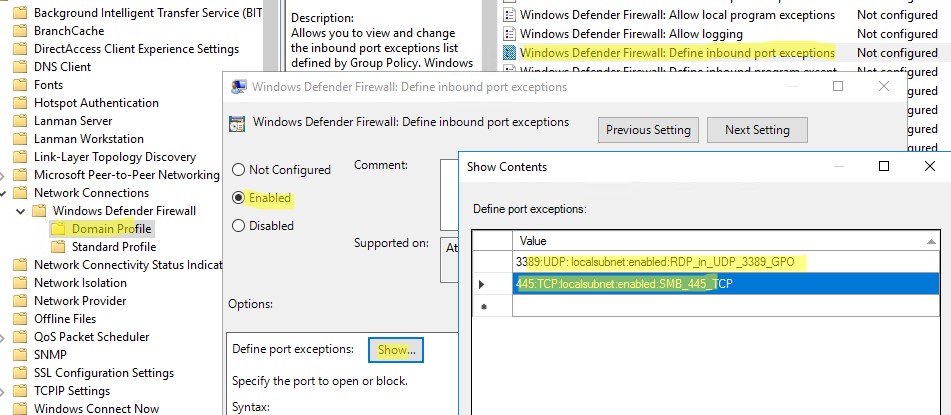

Перейдите в раздел Computer Configuration -> Policies -> Administrative Templates -> Network -> Network Connections -> Windows Defender Profile -> Domain Profile и откройте параметр Windows Defender Firewall: Define inbound port exceptions. Здесь вы можете создать список правил с помощью простых текстовых строчек.

Ниже представлен список правил, который я хочу добавить в групповую политику

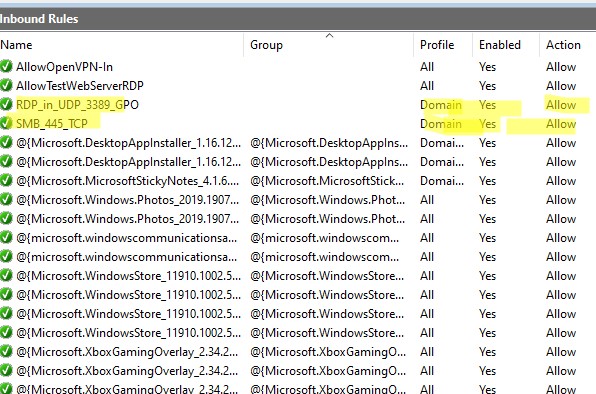

3389:UDP:localsubnet:enabled:RDP_in_UDP_3389_GPO 445:TCP:localsubnet:enabled:SMB_445_TCP 443:TCP:192.168.100.10:enabled:HTTP_in_445_TCP

Нажмите кнопку Show и построчно скопируйте ваши правила в окно Define port exceptions.

Этот способ позволяет вам быстро создать большое количество входящих правил для файервола Windows.

Применить политики брандмауэра Microsoft Defender к компьютерам Windows

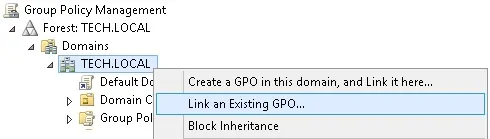

Теперь осталось назначить политику Firewall-Policy на OU (Organizational Unit) с компьютерами пользователей. Найдите в консоли Group Policy Management нужный OU, щелкните по нему правой кнопкой и выберите Link an Existing GPO. Выберите в списке вашу политику.

Важно. Прежде, чем применять политику файервола к OU с продуктивными компьютерами, настоятельно рекомендуется проверить ее на тестовых компьютерах. Из-за некорректной настройки брандмауэра вы можете полностью заблокировать сетевой доступ компьютерам. Для диагностики применения групповых политик используйте утилиту gpresult.exe.

Обновите настройки групповых политик на клиентах (

gpupdate /force

). Проверьте, что указанные вами порты открыты на компьютерах пользователей (можно использовать командлет Test-NetConnection или утилиту Portqry).

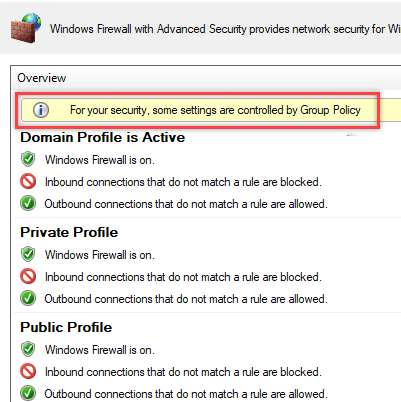

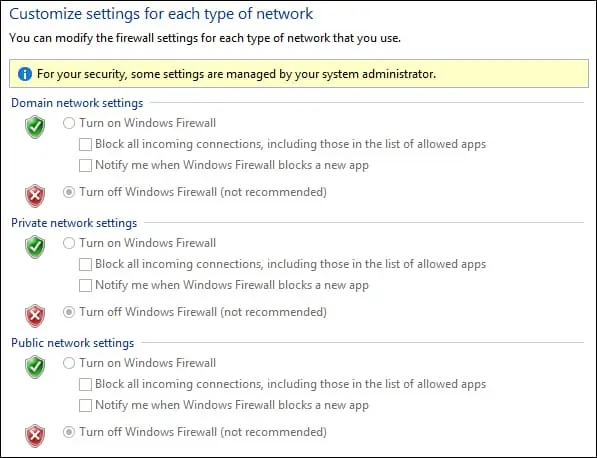

На компьютере пользователя откройте Панель управления\Система и безопасность\Брандмауэр Защитника Windows и убедитесь, что появилась надпись: Для обеспечения безопасности, некоторые параметры управляются групповой политикой (For your security, some settings are controlled by Group Policy), и используются заданные вами настройки брандмаэера.

Пользователь теперь не может изменить настройки брандмауэра, а в списке Inbound Rules должны быть указаны все созданные вами правила. Обратите внимание, что по умолчанию новые правила из GPO добавляются к уже существующим локальным правилам файервола.

Также вы можете вывести текущие настройки Windows Defender с помощью команды:

netsh firewall show state

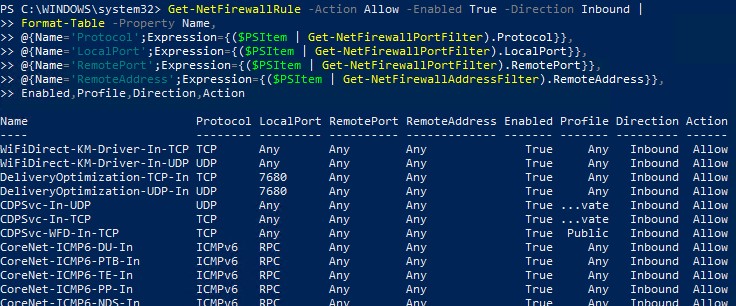

Или можно представить список правил в табличной форме с помощью скрипта PowerShell:

Get-NetFirewallRule -Action Allow -Enabled True -Direction Inbound |

Format-Table -Property Name,

@{Name='Protocol';Expression={($PSItem | Get-NetFirewallPortFilter).Protocol}},

@{Name='LocalPort';Expression={($PSItem | Get-NetFirewallPortFilter).LocalPort}},

@{Name='RemotePort';Expression={($PSItem | Get-NetFirewallPortFilter).RemotePort}},

@{Name='RemoteAddress';Expression={($PSItem | Get-NetFirewallAddressFilter).RemoteAddress}},

Enabled,Profile,Direction,Action

Импорт и экспорт правил брандмауэра Windows в GPO

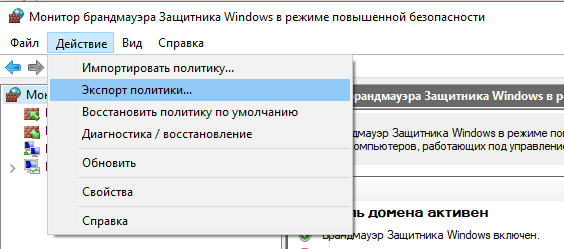

Консоль Windows Defender Firewall позволяет экспортировать и импортировать текущие настройки файервола в текстовый файл. Вы можете настроить правила брандмауэра на эталонном компьютере и экспортировать их в консоль групповых политики.

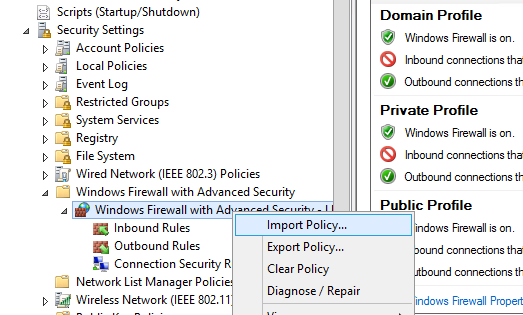

Настройте нужные правила, замет встаньте на корень оснастки брандмауэра (Монитор Брандмауэра Защитника Windows в режиме повышенной безопасности) и выберите пункт Действие -> Экспорт политики

Политика выгружается в WFW файл, который можно импортировать в редакторе Group Policy Management Editor, выбрав пункт Import Policy и указав путь к файлу wfw (текущие настройки будут перезаписаны).

Доменные и локальные правила Microsoft Defender

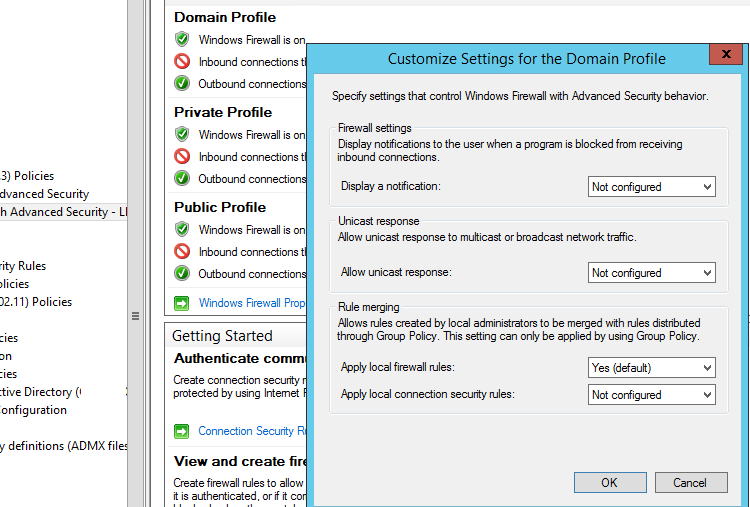

В GPO вы можете настроить, хотите ли вы разрешить локальным администраторам создавать на своих компьютерах собственные правила брандмауэра и как эти правила должны объединяться с правилами, назначенными через GPO.

Откройте в GPO свойства политики (Windows Firewall Properties), выберите вкладку с профилем (Domain) и нажмите кнопку Customize.

Обратите внимание на настройки в разделе Rule merging. По умолчанию режим объединения правил включен. Вы можете принудительно указать, что локальный администратор может создавать собственные правила брандмауэра: в параметре Apply local firewall rules выберите Yes (default).

Совет. Блокирующие правила файервола имеют приоритет над разрешающими. Т.е. пользователь не сможет создать собственное разрешающее правило доступа, противоречащее запрещающему правилу, настроенному администратором через GPO. Однако пользователь может создать локальное запрещающее правило, даже если этот доступ разрешен администратором в политике.

Несколько советов об управлении брандмауэром Windows через GPO

- Создавайте отдельные политики с правилами брандмауэра для серверов и рабочих станций (для каждой группы одинаковых серверов возможно придется создать собственные политики в зависимости от их роли). Т.е. правила файервола для контроллера домена, почтового Exchange сервера, сервера с ролью Remote Desktop Services Host (RDSH) или Microsoft SQL Server будут отличаться;

- Для более точного нацеливания политики на клиентов можно использовать WMI фильтры GPO (например, вы можете привязать политику к хостам определенной IP подсети)

- Какие порты нужно открыть для той или иной службы нужно искать в документации на сайте разработчика. Процесс довольно кропотливый и на первый взгляд сложный. Но постепенно вполне реальной прийти к работоспособной конфигурации Windows файервола, который разрешает только одобренные подключения и блокирует все остальное. По опыту хочу отметить, что на ПО Microsoft можно довольно быстро найти список используемых TCP/UDP портов.

GPO — Отключить брандмауэр Windows

GPO — Отключить брандмауэр Windows

Хотите узнать, как использовать групповую политику для отключения брандмауэра Windows? В этом учебнике мы покажем вам, как создать групповую политику для отключения брандмауэра на компьютерах под управлением Windows.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Windows 10

• Windows 7

Список оборудования

В следующем разделе представлен список оборудования, используемого для создания этого учебника.

Как Amazon Associate, я зарабатываю от квалификационных покупок.

Windows Связанные Учебник:

На этой странице мы предлагаем быстрый доступ к списку учебников, связанных с Windows.

Учебник GPO — Отключить брандмауэр Windows

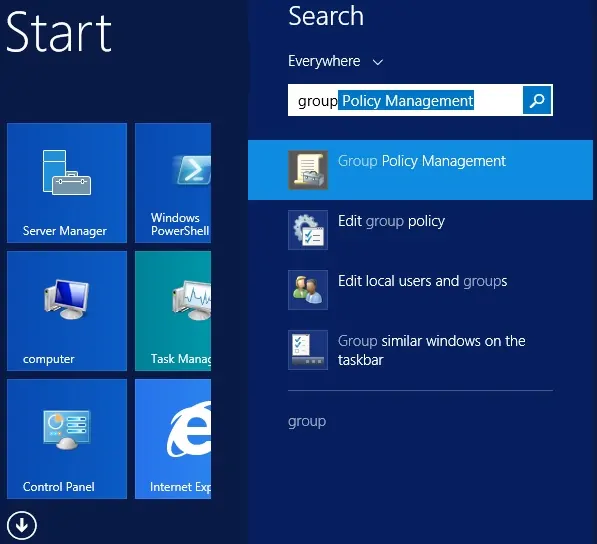

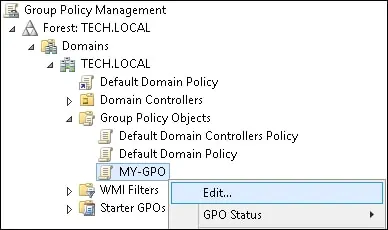

На контроллере домена откройте инструмент управления групповой политикой.

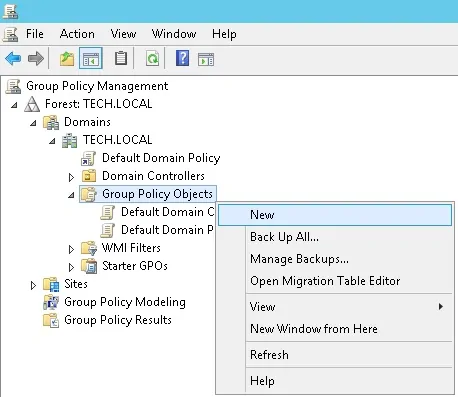

Создание новой групповой политики.

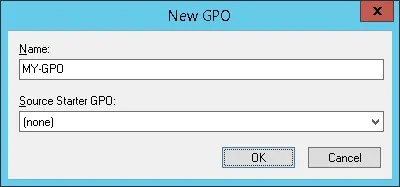

Введите имя для новой политики группы.

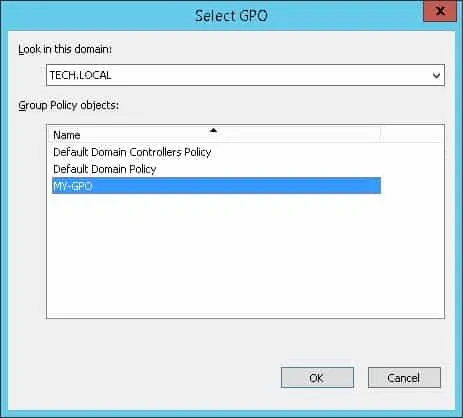

В нашем примере, новый GPO был назван: MY-GPO.

На экране управления групповой политикой расширьте папку под названием «Объекты групповой политики».

Нажмите правой кнопкой мыши на новый объект групповой политики и выберите опцию редактирования.

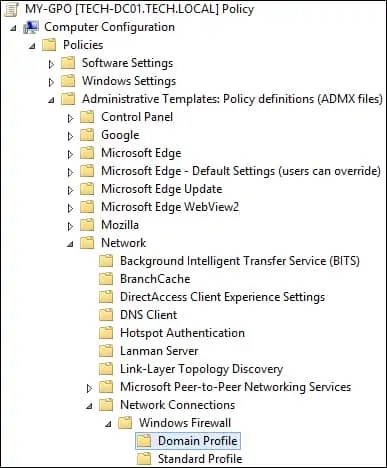

На экране редактора групповой политики расширьте папку конфигурации компьютера и найдите следующий элемент.

Доступ к папке под названием Профиль домена.

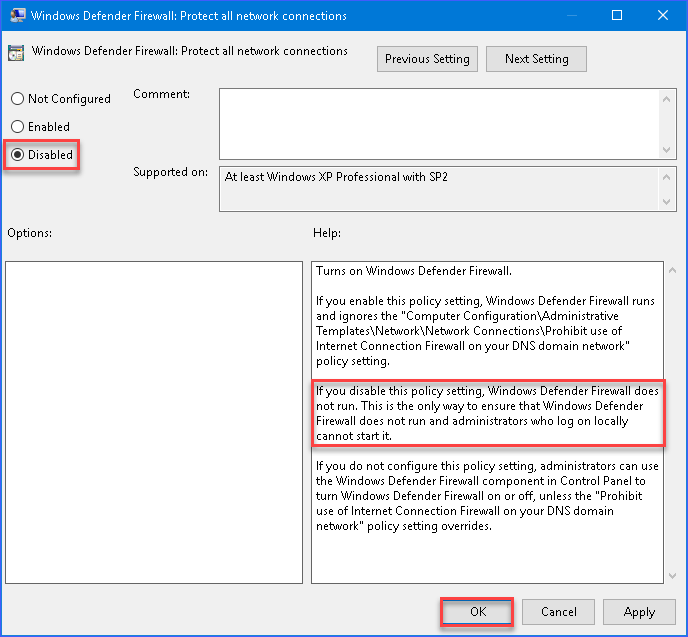

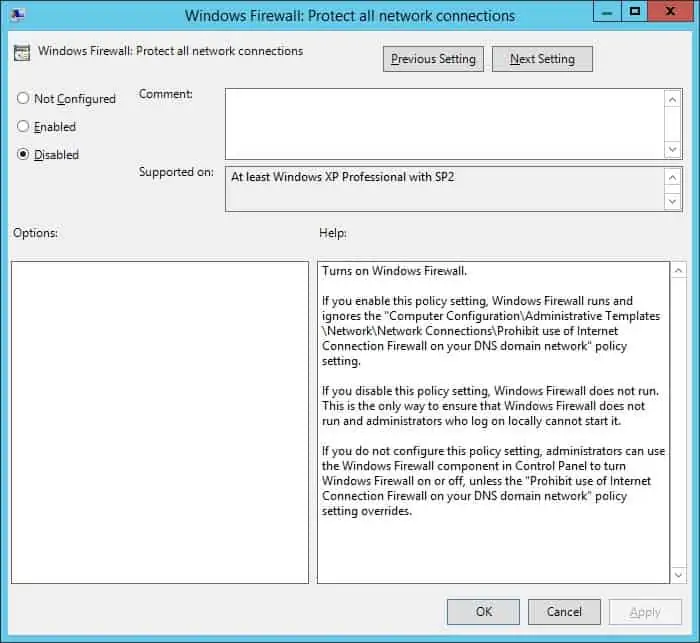

Отключите элемент под названием Windows Firewall: Защитите все сетевые соединения.

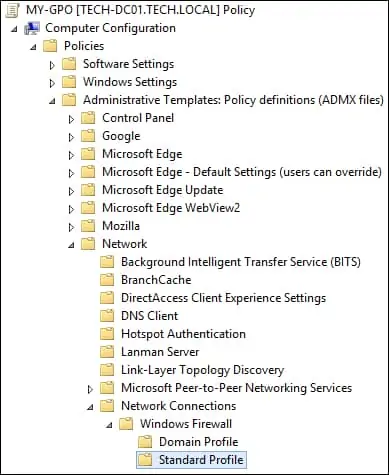

Доступ к папке под названием Стандартный профиль.

Отключите элемент под названием Windows Firewall: Защитите все сетевые соединения.

Чтобы сохранить конфигурацию групповой политики, необходимо закрыть редактор групповой политики.

Поздравляю! Вы закончили создание GPO.

Учебник GPO — Выключите брандмауэр Windows

На экране управления политикой Группы необходимо правильно нажать на желаемую Организационную группу и выбрать возможность связать существующий GPO.

В нашем примере мы собираемся связать групповую политику под названием MY-GPO с корнем домена.

После применения GPO вам нужно подождать 10 или 20 минут.

В течение этого времени GPO будет реплицироваться на другие контроллеры доменов.

На удаленном компьютере прояви конфигурацию брандмауэра Windows.

В нашем примере мы использовали GPO для отключения брандмауэра Windows.

VirtualCoin CISSP, PMP, CCNP, MCSE, LPIC22021-03-26T14:00:55-03:00

Related Posts

Page load link

Ok

В этой статье мы рассмотрим способы, как отключить брандмауэр Windows в операционной системе Windows 10. В некоторых ситуациях, пользователям нужно отключить брандмауэр, например, для диагностики проблем в работе некоторых программ или для поиска других неполадок.

Брандмауэр Windows (Windows Firewall) — межсетевой экран (файрвол), контролирующий сетевые пакеты, доступ программ в Интернет, защищающий компьютер от атак злоумышленников. Это своеобразная стена между вашим ПК и Интернетом.

Содержание:

- Как отключить брандмауэр Защитника Windows 10

- Как отключить брандмауэр Виндовс 10 из Панели управления

- Как отключить службу Брандмауэр защитника Windows

- Отключение брандмауэра Windows в командной строке

- Как отключить выключить брандмауэр в Windows PowerShell — 1 способ

- Отключение брандмауэра в Windows PowerShell — 2 способ

- Выключение брандмауэра в Редакторе локальной групповой политики

- Как отключить уведомления брандмауэра Windows 10

- Выводы статьи

Брандмауэр Windows (брандмауэр Защитника Windows) входит в состав операционной системы Windows 10. Если на компьютере не используется посторонний межсетевой экран, желательно, чтобы Windows Defender Firewall всегда был включен для обеспечения безопасности сети.

Если у пользователя возникает вопрос, как отключить брандмауэр, то необходимо найти решение. В этом руководстве вы найдете инструкции о том, как отключить брандмауэр Windows 10 разными способами: в настройках Windows Defender, из Панели управления, в Редакторе локальной групповой политики, в командной строке, в Windows PowerShell, отключением службы.

Обратите внимание: Брандмауэр Windows выполняет задачи по защите компьютера от злоумышленников и вредоносных программ из интернета или локальной сети, поэтому, после проведения тех или иных мероприятий на ПК, рекомендуется снова включить штатный файрвол, для обеспечения безопасности сети.

Сначала рассмотрим, как отключить брандмауэр Windows из настроек операционной системы Windows 10.

Пройдите следующие шаги:

- Войдите в меню «Пуск», запустите приложение «Параметры».

- Нажмите на параметр «Обновление и безопасность».

- Откройте раздел «Безопасность Windows».

- В разделе «Области защиты» нажмите на «Брандмауэр и безопасность сети».

- Нажмите на активную сеть, в большинстве случаев, на домашних компьютерах используется частная сеть.

- В настройках сети, в разделе «Брандмауэр Защитника Windows» передвиньте переключатель в положение «Отключено».

Из области уведомлений появится сообщение с предупреждением о том, что брандмауэр отключен.

Если нужно, можете проделать подобную операцию для других неактивных сетей на компьютере.

Как отключить брандмауэр Виндовс 10 из Панели управления

Следующий способ: выключение брандмауэра при помощи Панели управления Windows 10.

Выполните следующие действия:

- Запустите Панель управления в Windows 10 одним из этих способов.

- Нажмите на значок «Брандмауэр Защитника Windows».

- В окне «Брандмауэр Защитника Windows», в левой колонке нажмите на ссылку «Включение и отключение брандмауэра Защитника Windows».

- В окне «Настройка параметров для каждого типа сети» активируйте пункты «Отключить брандмауэр Защитника Windows (не рекомендуется)» для частной и общественной сети.

Как отключить службу Брандмауэр защитника Windows

После отключения файрвола, служба межсетевого экрана продолжит работать в операционной системе Windows, поэтому, в некоторых случаях, может понадобиться отключить службу брандмауэр в параметрах ОС.

Для того, чтобы отключить службу брандмауэр Windows, нам понадобится внести изменения в системный реестр.

Проделайте следующие действия:

- Нажмите на клавиши «Win» + «R».

- В диалоговом окне «Выполнить» введите команду: «regedit», нажмите на кнопку «ОК».

- В окне «Редактор реестра» пройдите по пути:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mpssvc

- Щелкните правой кнопкой мыши по параметру «Start», а в контекстном меню выберите «Изменить…».

- В окне «Изменение параметров DWORD (32 бита)», в поле «Значение» установите «4», нажмите на кнопку «ОК».

Закройте редактор реестра, а затем выполните перезагрузку компьютера.

Отключение брандмауэра Windows в командной строке

Сейчас мы отключим штатный файрвол для всех профилей с помощью другого системного средства: командной строки Windows.

Проделайте следующее:

- Запустите командную строку от имени администратора.

- В окне интерпретатора командной строки выполните команду (после ввода команды, нажмите на клавишу «Enter»):

netsh advfirewall set allprofiles state off

После выполнения команды, появится слово «ОК», а из области уведомлений отроется окно с предупреждением о том, что брандмауэр был выключен.

Для того, чтобы включить отключенный брандмауэр в командной строке, выполните данную команду:

netsh advfirewall set allprofiles state on

Как отключить выключить брандмауэр в Windows PowerShell — 1 способ

Подобно командной строке, брандмауэр можно отключить с помощью Windows PowerShell. В этом системном инструменте при данном способе используется аналогичная команда.

Выполните следующее:

- Щелкните правой кнопкой мыши по меню «Пуск».

- В открывшемся меню выберите «Windows PowerShell (администратор)».

- В окне «Выбрать Администратор: Windows PowerShell» введите данную команду:

netsh advfirewall set allprofiles state off

- На клавиатуре нажмите на клавишу «Enter».

После выполнения команды, встроенный брандмауэр будет отключен на компьютере для всех профилей сетей.

Отключение брандмауэра в Windows PowerShell — 2 способ

Попробуем второй способ для отключения системного файрвола из Windows PowerShell.

Необходимо сделать следующее:

- Запустите Windows PowerShell от имени администратора.

- В окне Windows PowerShell выполните команду:

Set-NetFirewallProfile -All -Enabled False

Эта команда отключает все профили: «Сеть домена», «Частная сеть» и «Общедоступная сеть».

Включение брандмауэра в Windows PowerShell производится с помощью команды:

Set-NetFirewallProfile -All -Enabled True

Выключение брандмауэра в Редакторе локальной групповой политики

Этим способом мы отключим системный файрвол с помощью Редактора локальной групповой политики.

Нужно сделать следующие настройки:

- Нажмите на сочетание клавиш клавиатуры «Win» + «R».

- В окне «Выполнить» запустите команду «gpedit.msc».

- В окне «Редактор локальной групповой политики» пройдите по пути:

«Конфигурация компьютера» ➜ «Конфигурация Windows» ➜ «Параметры безопасности» ➜ «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности» ➜ «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности — Объект локальной групповой политики»

- Щелкните в дереве папок правой кнопкой мыши по «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности — Объект локальной групповой политики», выберите «Свойства».

- В открывшемся окне войдите во вкладки «Частный профиль», «Общий профиль» и «Профиль домена», а в разделе «Состояние», в опции «Брандмауэр» выберите параметр «Отключить».

- Нажмите на кнопку «ОК», а затем закройте Редактор локальной групповой политики.

Как отключить уведомления брандмауэра Windows 10

После отключения штатного межсетевого экрана, Центр безопасности Защитника Windows 10 станет показывать оповещения об отключении системного файрвола. Для того, чтобы предложения о включении больше вас не беспокоили и не надоедали, потребуется отключить уведомления брандмауэра.

Для отключения уведомлений понадобится внести изменения в реестр операционной системы Windows.

Сделайте следующие изменения в реестре:

- Введите в поле поиска выражение «regedit» (без кавычек), а затем запустите приложение.

- В редакторе реестра пройдите по следующему пути:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender Security Center\Notifications

- Кликните правой кнопкой мыши по свободному месту в окне редактора реестра.

- В контекстном меню сначала выберите «Создать», а затем «Параметр DWORD (32 бита)».

- Присвойте имя параметру «DisableNotifications» (без кавычек).

- Щелкните по параметру «DisableNotifications» два раза левой кнопкой мыши.

- В окне «Изменение параметра DWORD (32 бита)» вставьте значение «1», нажмите на кнопку «ОК».

- Выйдите из редактора реестра, перезагрузите компьютер.

Если, эта проблема перестанет быть актуальной, уведомления снова можно включить. Для этого, в Редакторе реестра пройдите по пути:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender Security Center\Notifications

Из папки «Notifications» удалите параметр «DisableNotifications».

Выводы статьи

В случае необходимости, пользователь имеет возможности для отключения Брандмауэра Защитника Windows в операционной системе Windows 10. С помощью различных способов: изменения настроек системы или внесения изменений в системный реестр, брандмауэр можно отключить на компьютере пользователя.

Похожие публикации:

- Лучшие антивирусные сканеры, не требующие установки на компьютер

- Проверка на вирусы онлайн — 5 сервисов

- Лучшие бесплатные антивирусы

- Правила безопасности в Интернете и при работе с компьютером

Например: система нормально подключается к сети (работает поиск, автоматическая загрузка обновлений), но браузеры и другие утилиты не могут подключиться к удаленному серверу. Причина кроется в настройках брандмауэра.

Содержание:

- Отключение службы брандауэр Windows

- Тонкая настройка брандмауэра Windows

- Сторонние брандмауэры

- Исправляем проблемы с брандмауэром

Отключение службы брандауэр Windows

После установки Windows 10 на домашний компьютер, ограничивать доступ программам не нужно. Брандмауэр в ней задействован по умолчанию. И когда программа пытается первый раз получить доступ к интернет-трафику — система выдаст запрос: желаете вы предоставить или добавить приложение в исключения. В этом же окне можно сделать активным пункт «не спрашивать больше».

Если вы не желаете устанавливать ограничений, выполняется отключение брандмауэра через групповые политики.

Служба брандауэр Windows при этом будет отключена от всего домена. Это удобно делать на серверах, к которым подключены локальные пользователи, так как все действия можно произвести удаленно. Для этого открываем оснастку gpedit.msc (через “Выполнить” Win+R).

Далее следуем по пути:

- “Конфигурация компьютера” ↓

- “Конфигурация Windows” ↓

- “Параметры безопасности” ↓

- “Брандмауэр Windows в режиме повышенной безопасности” ↓

в раскрывшемся списке кликаем правой кнопкой мыши на “Брандмауэр Windows в режиме повышенной безопасности – Объект локальной групповой политики”, вызываем свойства

на трех вкладках “Общий профиль”, “Частный профиль” и “Профиль домена” в выпадающем списке выбрать “отключить”.

После этих действий брандмауэр через панель управление запустить не удастся.

Отключаем брандмауэр через командную строку

Зажимаем кнопки Win+X, выбираем “Командная строка (администратор)” и копируем в терминал: netsh advfirewall set allprofiles state off. Затем нажимаем клавишу Enter.

Но будьте внимательны: новые значения задействуются только после перезагрузки операционной системы. Это обязательно условие.

Тонкая настройка брандмауэра Windows

Если брандмауэр все-таки необходим, чтобы запретить доступ к сети некоторым приложениям, выводящим рекламу, отключать службу не нужно. Заходим в «Панель Управления» – «Брандмауэр Windows» (короткий путь: нажать Win+R, команда firewall.cpl) переход “Разрешение взаимодействия с приложениями или компонентом Брандмауэр Windows” и в диалоговом окне отмечаем те программы, которым требуется открыть доступ (или выбираем в настройках, что выделенные приложения наоборот – не могут подключаться к сети).

Запрещать доступ Microsoft Edge (через него выполняется подключение портов и скрытное скачивание обновлений системы), удаленному помощнику ни в коем случае нельзя. В списке отобразятся апплеты, которые ранее использовали интернет-трафик. Если интересующего вас здесь нет, кликаем на «Обзор» и вручную ищем файл .exe, отвечающий за запуск приложения. Он автоматически добавится в общий список.

При использовании устаревшей версии Windows (7, 8, 8.1) исключения добавляются следующим образом: «Система и безопасность» – «Разрешение запуска программ через брандмауэр». В списке отмечаются те приложения, которым доступ будет разрешен.

Программы, добавленные висключения брандмауэра,могут использовать локальный трафик (между компьютерами). Если запретить нужно и это – поможет роутер (см. Как выбрать WiFi роутер). Заходим в настройку и добавляем MAC-адрес компьютера в исключения. Пошаговая процедура расписана в инструкции производителя устройства. Если дома найти ее не удалось, поищите информацию на сайте компании.

С помощью брандмауэра невозможно запретить доступ браузера к определенным сайтам. Это выполняется через редактирование конфигурационного файла Hosts.

Сторонние брандмауэры

Пользователь может установить сторонние брандмауэры (Firewall). Популярные такие как:

- Comodo Firewall;

- Ashampoo WinOptimizer (это набор утилит, в числе которых содержится и файерволл).

Работают они аналогичным образом, за одним исключением: речь идет о встроенном «списке рекомендаций» и выборочных портах.

К примеру, с их помощью можно запретить приложению Bittorent доступ по одному из шлюзов (через который загружаются рекламные сообщения).

Процедура выполняется в полуавтоматическом режиме.

При использовании стороннего брандмауэра отключается встроенный в Windows, поскольку при совместной работе они могут конфликтовать, что приведет к общему сбою. В некоторых случаях этот компьютер не подключается ко всемирной сети. Исправить ошибку поможет только переустановка системы (или откат внесенных изменений, если включено «Восстановление») (см. Как запустить восстановление системы).

Исправляем проблемы с брандмауэром

Частая проблема с брандмауэром — «Ошибка инициализации службы». Возникает, чаще на кастомных сборках Windows. Устраняется в настройках служб, включается «Брандмауэр», после чего перезагружается компьютер (только после этого внесенные настройки будут задействованы. В противном случае усилия будут напрасны, и пошаговую инструкцию придется повторять).

Если подключение к интернету отсутствует, проверьте какие порты блокирует брандмауэр.

Возможно, случился сбой в его работе и службу необходимо перезапустить. Восстановление файла Hosts выполняется антивирусной программой (бесплатный CureIT, легко справится с задачей и предлагает восстановить параметры файла при запуске) или вручную, воспользовавшись текстовым редактором Notepad++.

Иногда причина кроется в заблокированных исходящих подключениях. В этом случае зайдите в дополнительные настройки брандмауэра, и в диалоговом окне «Свойства» снять включенные подпункты «блокировать исходящие подключения» (и в частных, и в общественных профилях).

Если же требуется создать новое подключение (Wi-Fi), а подключение к сети так и не устанавливается (при этом с другими устройствами проблем не возникает), можно добавить исключение службы (см. Как подключить Wi-FI). Для этого в окне настроек открываем углубленные настройки, выбираем пункт «Создать правило», переходим во вкладку – «Настраиваемое».

Задействуем нужную службу (к примеру, удаленное подключение, которое отвечает за доступ ко всемирной паутине), ставим параметры «предопределенные».

Также можно выключить брандмауэр, если в работе он вам не нужен.

Читайте также:

Did you get locked out of your own server’s firewall? Perhaps you made a mistake with the settings and now it won’t even let RDP connections come through? These are the most urgent scenarios but there are many others. You will sometimes need to temporarily disable the Windows firewall to configure some part of your server. In this post, I’ll show you how to disable Windows Firewall using Group Policy Management Console. There are other, more secure ways as well, which I will briefly introduce, before finally suggesting an alternative solution that can simplify everything.

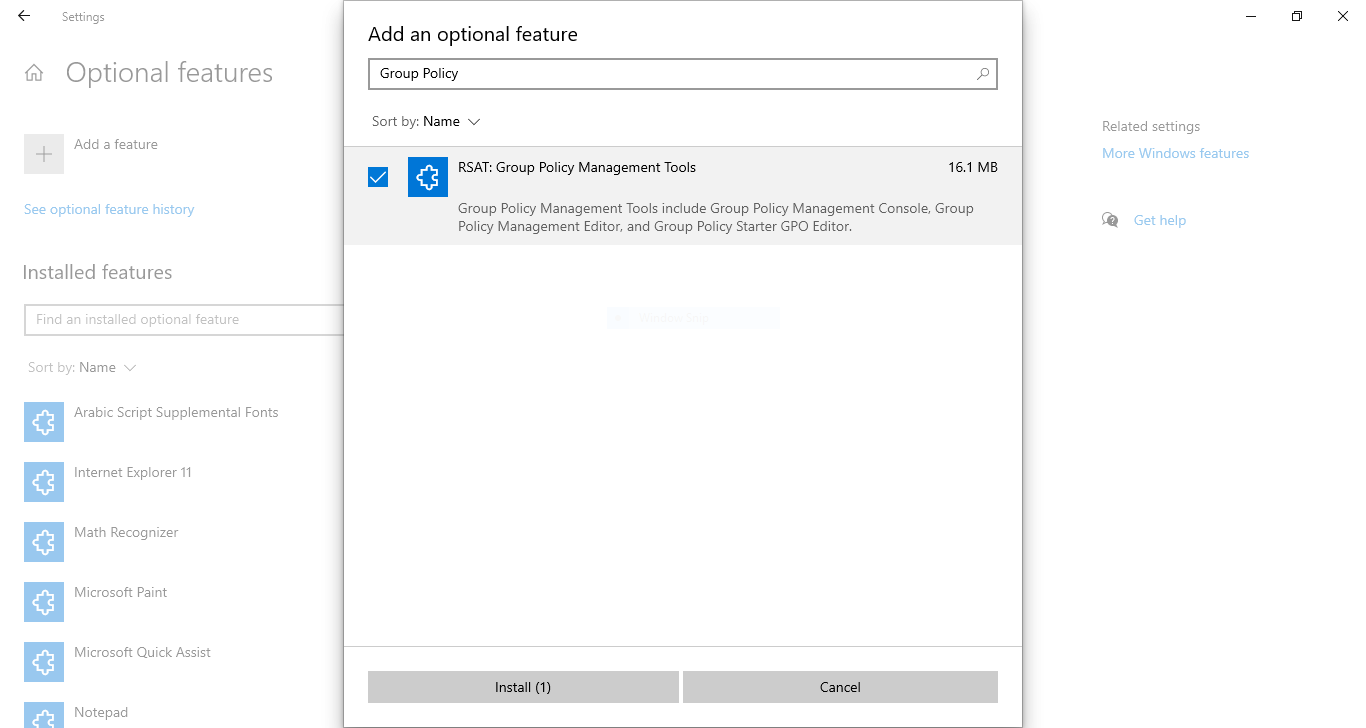

Before we start, you should know that Windows 10 does not have the Group Policy Management Console enabled by default. The console is only available by default on server editions of Microsoft Windows. So, if you’re trying to use these instructions on your Windows 10, first you have to download and enable the Group Policy Console. Enabling the Group Policy Management tools in general is always a good idea, since you may need them for other configurations, like disabling the annoying Windows Automatic Update attempts.

How to Enable Group Policy Management Console in Windows 10

Unlike some other versions of Windows, you won’t need to download anything to enable the Group Policy tools. You just need to use the Settings.

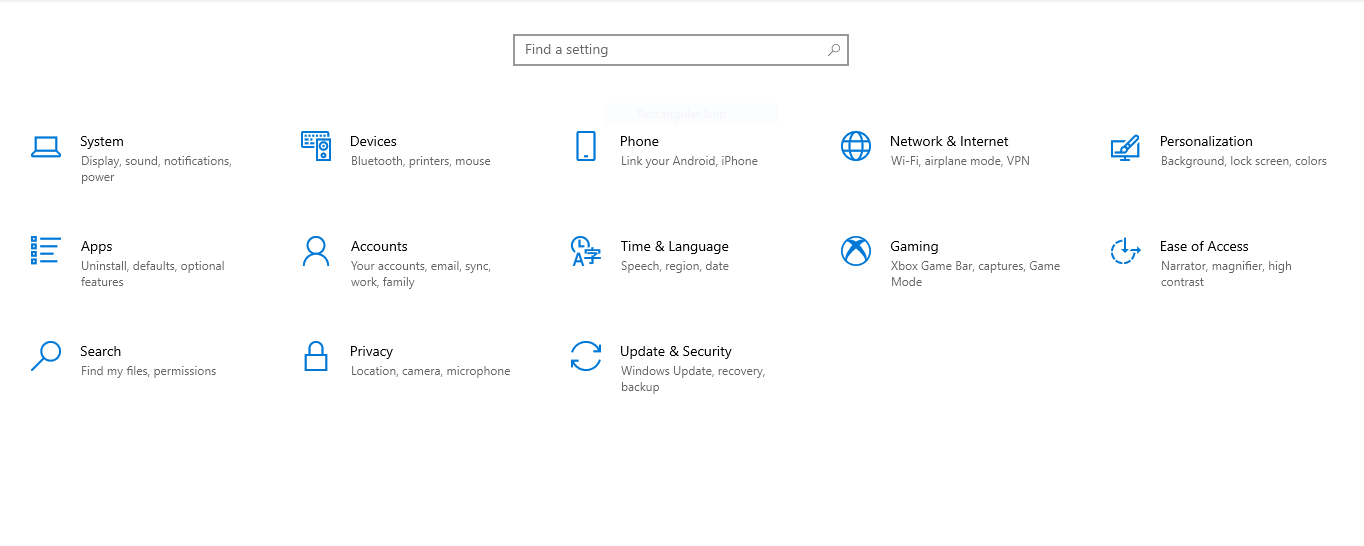

Step 1: Open Settings

Use the Start Menu to find and click on the Settings icon. You will be greeted with the Settings screen (which is different from the Control Panel). Click on “Apps” to proceed to the next step.

Step 2: Open Optional Features

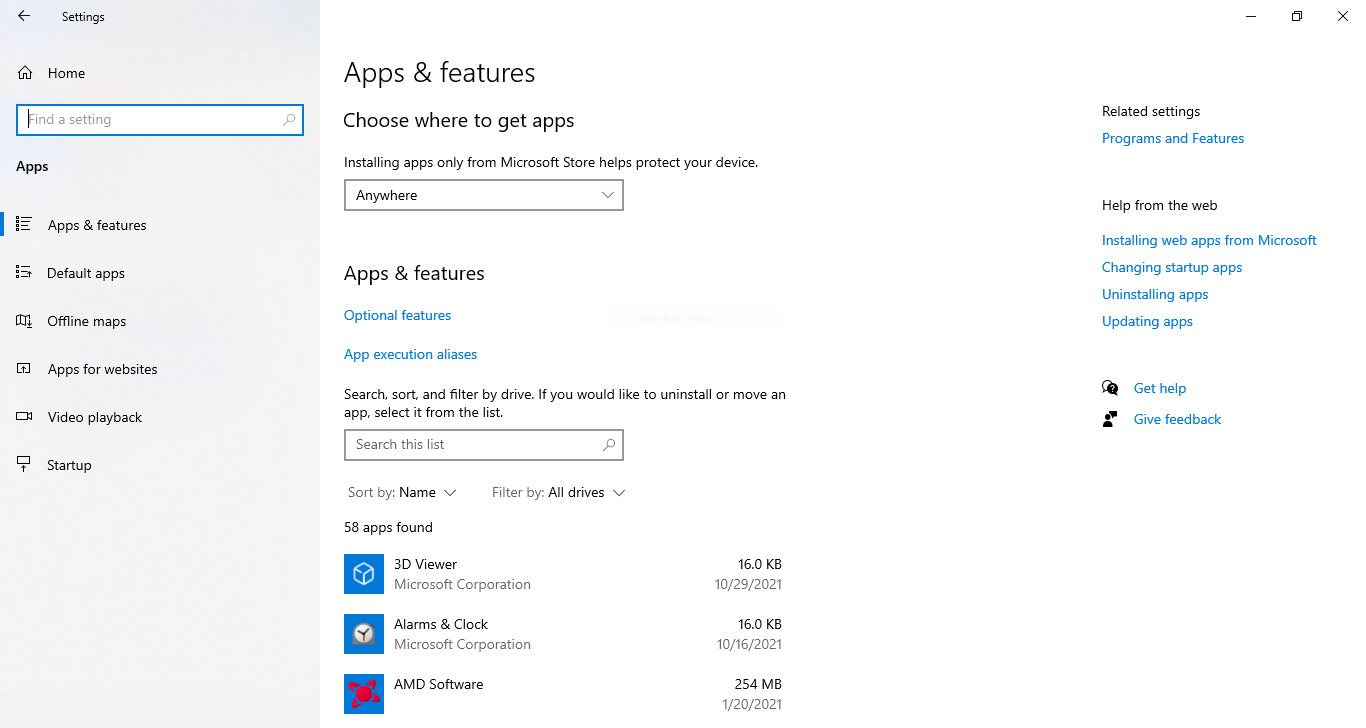

In the Apps & features screen, click on “Optional features”

Step 3: Find and Enable Group Policy Tools

Click on the “Add a feature” button or the “+” icon to open the menu for enabling extra applications or features. In the search box, enter “group policy” and select the option titled: “RESAT: Group Policy Management Tools” (see image below) before clicking on the “Install” button.

The installation will take a few minutes, after which you’ll be able to use the rest of these instructions and disable your Windows firewall.

How to Disable Windows Firewall Using Group Policy Console

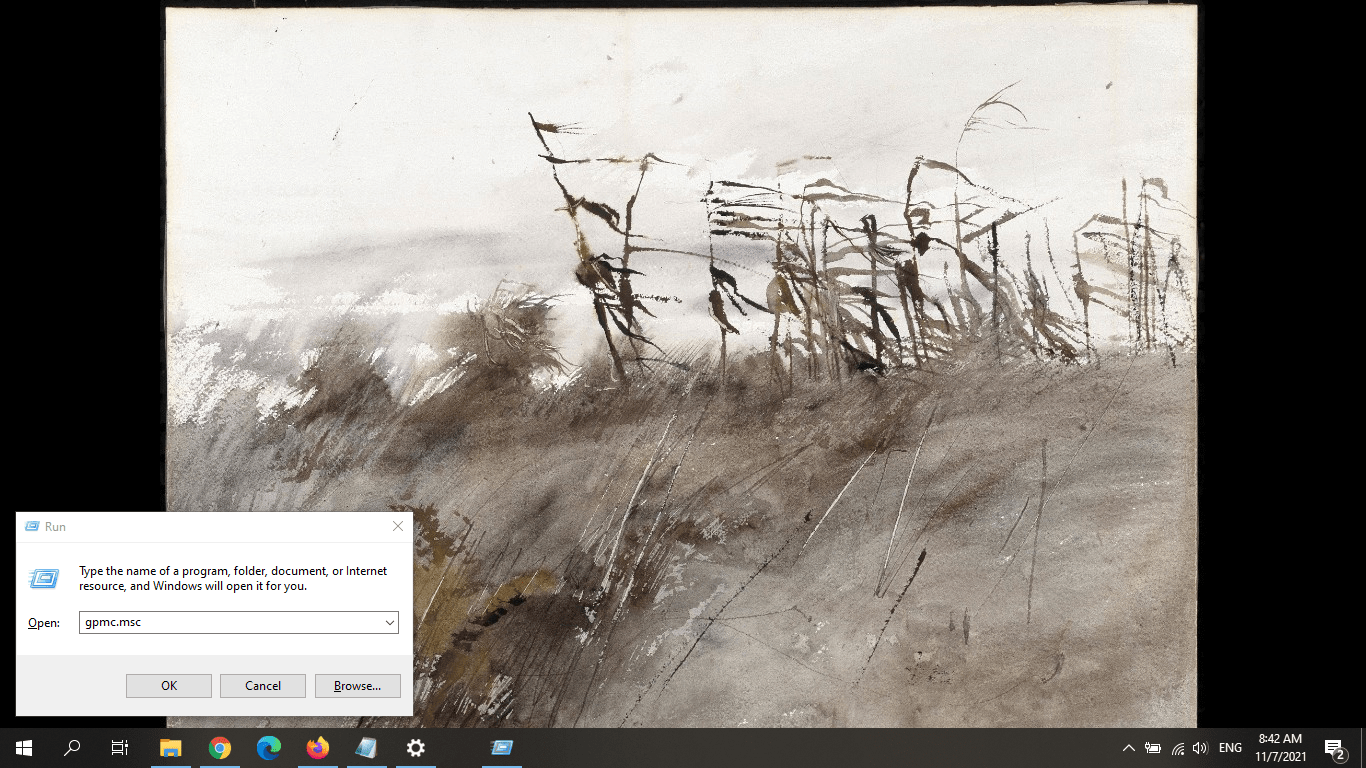

Remember, you will need physical or remote access to the Windows server in question and administrator permission to go through with this task. If you’re not sure how to connect to your server, you can read this guide. That means you won’t be able to do it if you’re using shared-hosting, for example. To start, we need to launch the Group Policy Management Console.

Step 1: Opening the Group Policy Console

Press Windows Key (Winkey) + R to start the App Administrator. In the text box, enter: gpmc.msc and press OK.

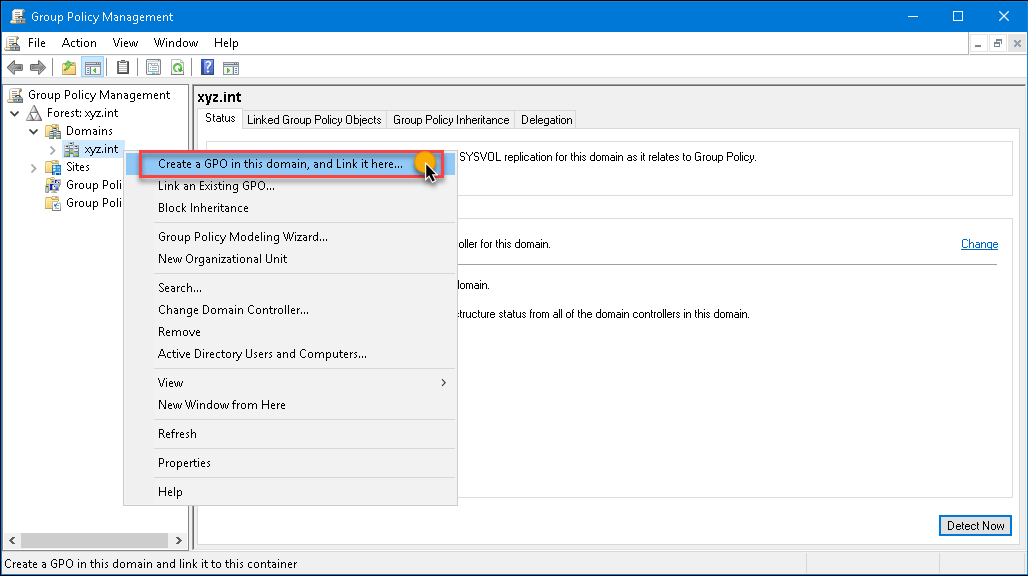

Step 2: Create a GPO

Next, you need to create a Group Policy Object. A GPO is the basic unit of policy in Windows Server. In the console, find your domain name (local or otherwise) and right-click on it. From the menu, select “Create a GPO in this domain, and Link it here…”

Step 3: Name the GPO

After clicking on “Create a GPO,” you’ll see the New GPO dialog box. Enter the following in the text box: Disable Windows Firewall. Click the OK button.

Step 4: Edit the Group Policy Object

Right-click on the GPO you created just now and choose “Edit” from the menu. That will launch the Group Policy Management Editor. On the left-hand panel, open the following folder:

Computer Configuration → Policies → Administrative Templates → Network → Network Connections → Windows Defender → Firewall → Domain Profile

Step 5: Edit Defender Settings

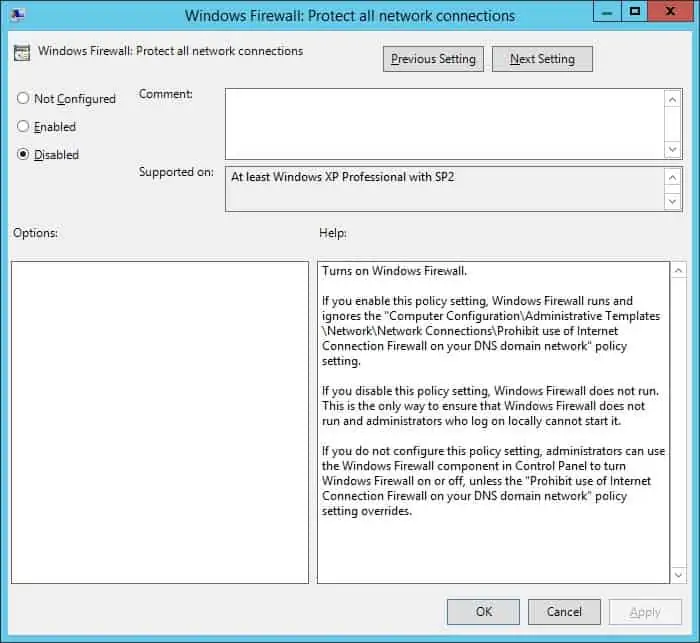

On the right panel, you’ll see several setting objects. Find and double-click on the one that reads: “Windows Defender Firewall: Protect all network connections.”

When the setting screen pops up, choose the Disabled option (see the image below). Repeat this step for “Standard Profile.”

That’s it! Now you know how to disable Windows Firewall using Group Policy in just a few steps. Of course, they’re not exactly easy, but they’ll get the job done.

How to Disable Windows Firewall Using Command Line

Just to make sure you have a better alternative, I’ll leave the short version of instructions to disable the Windows Firewall using the Command Prompt.

Step 1: Run the Command Prompt

Press Windows Key (Winkey) + R and type cmd to open the Command Prompt.

Step 2: Enter the Command to Turn the Firewall Off Command

Enter the following command into the command prompt and press <Enter>

netsh advfirewall set allprofiles state off

Step 3: Turn the Firewall Back on

When you’ve finished making the adjustments you need, use the command below to turn the Windows Firewall back on.

netsh advfirewall set allprofiles state on

What to Do Next?

Now that you’ve managed to get your Firewall sorted out, it’s time to think about some other security measures. Here are some of the more important things you need to do to make sure your server is secure. Of course, there are always more things to be done and your Windows-powered server can never be secure enough. That’s exactly where that other solution I promised comes in.

Windows 10 VPS Hosting

Get yourself an efficient Windows 10 VPS for remote desktop, at the cheapest price out there. FREE Windows 10 running on NVMe SSD storage and high-speed internet.

Check Out Windows 10 VPS Plans

At Cloudzy, we place your server’s safety first. Our proprietary smart firewall and DDoS protection mean you’re already behind a robust layer of security. With ultrafast NVMe storage and 1 Gbps bandwidth, our Windows VPS plans deliver top-tier functionality at reasonable prices. Not sure what a Windows VPS is good for? Read this article about 10 Windows VPS use cases and see if it’s right for you.

If you want to read an in-depth guide about “firewall”, different types of firewalls and their utility, check out our comprehensive comparison of hardware firewall vs software firewall. You can also take a look at security articles on our blog.