- Remove From My Forums

-

Общие обсуждения

-

Есть сервак, ОС Windows 2008 R2 SP1.

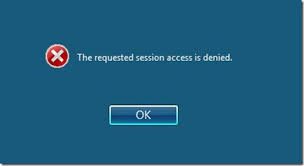

Надо иметь возможность подключаться к серверу «Подключением к удаленному рабочему столу». Сервер не является сервером терминалов. На нем поднято Hyper-V и вертятся 2 виртуалки. Подключаться к серверу через DameWare получается без проблем. А вот при подключении

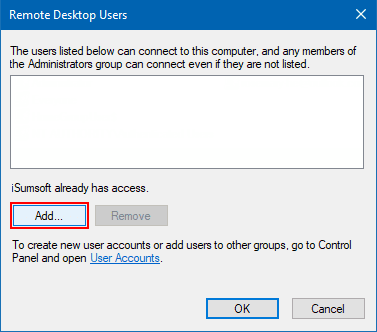

по RDP происходит следующее: Появляется приглашение для ввода пользователя и пароля, после чего открывается сеанс и на синем экране написано «Отказано в доступе» и доступна одна единственная кнопка «ОК».Так как подключение всё-же происходит, то правила в брандмауэре прописаны верно. Пользователь, под которым коннекчусь, добавлен в список (Свойства система => Удаленный доступ => Выбрать пользователей).

Что это может быть?

-

Изменен тип

26 сентября 2011 г. 10:16

давность и отсутствие активности в теме

-

Изменен тип

Сообщение от Maks

На момент возникновения проблемы команду gpupdate /force вводить пробовали?

Если не пробовали, попробуйте и отпишитесь.

Если это не поможет, введите команду gpupdate /result computer

Приманение политик на какое время запланировано?

На клиентской машине обновление ГП проходят нормально, на сервере не удавалось некоторое время, вот что выдало GPresult

C:\Users\Администратор>GPUpdate /Force

Обновление политики…

Обновление политики пользователя завершено успешно.

Не удалось успешно обновить политику компьютера. Обнаружены следующие ошибки:

Ошибка при обработке групповой политики. Не удалось разрешить имя компьютера. Во

зможные причины:

a) Ошибка разрешения имен на текущем контроллере домена.

b) Запаздывание репликации Active Directory (созданная на другом контроллере дом

ена учетная запись еще не реплицирована на текущий контроллер домена).

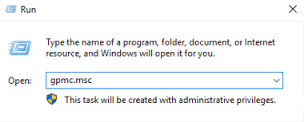

Чтобы диагностировать сбой, просмотрите журнал событий или откройте gpmc.msc для

просмотра сведений о результатах групповой политики.

C:\Users\Администратор>gpresult /v /user:xxx\Администратор

Программа формирования отчета групповой политики операционной системы

Microsoft (R) Windows (R) версии 2.0

(С) Корпорация Майкрософт, 1981-2001

Создано на 12.01.2018 в 9:50:13

Данные RSOP для xxx\Администратор на xxx : Режим ведения журнала

————————————————————————

Конфигурация ОС: Рядовой сервер

Версия ОС: 6.0.6002

Имя сайта: Default-First-Site-Name

Перемещаемый профиль: Н/Д

Локальный профиль: C:\Users\Администратор

Подключение по медленному каналу: Нет

Конфигурация компьютера

————————

Последнее применение групповой политики: 12.01.2018 в 9:46:26

Групповая политика была применена с: DC.xxx

Порог медленного канала для групповой политики: 500 kbps

Имя домена: PNM

Тип домена: WindowsNT 4

Примененные объекты групповой политики

—————————————

Default Domain Policy

Следующие политики GPO не были приняты, поскольку они отфильтрованы

———————————————————————

Local Group Policy

Фильтрация: Не применяется (пусто)

Компьютер является членом следующих групп безопасности

——————————————————

Администраторы

Все

SQLServerMSSQLServerADHelperUser$SERV1C

Пользователи

СЕТЬ

Прошедшие проверку

Данная организация

Обязательный уровень системы

Результирующий набор политик для компьютера

———————————————

Установка программ

——————

Н/Д

Сценарии запуска

—————-

Н/Д

Сценарии завершения работы

—————————

Н/Д

Политики учетных записей

————————

GPO: Default Domain Policy

Политика: LockoutDuration

Параметры компьютера: 30

GPO: Default Domain Policy

Политика: MaximumPasswordAge

Параметры компьютера: 4294967295

GPO: Default Domain Policy

Политика: MinimumPasswordAge

Параметры компьютера: 1

GPO: Default Domain Policy

Политика: ResetLockoutCount

Параметры компьютера: 30

GPO: Default Domain Policy

Политика: LockoutBadCount

Параметры компьютера: 10

GPO: Default Domain Policy

Политика: PasswordHistorySize

Параметры компьютера: 24

GPO: Default Domain Policy

Политика: MinimumPasswordLength

Параметры компьютера: 1

Политика аудита

—————

Н/Д

Права пользователя

——————

Н/Д

Параметры безопасности

———————-

GPO: Default Domain Policy

Политика: PasswordComplexity

Параметры компьютера: Не включено

GPO: Default Domain Policy

Политика: ClearTextPassword

Параметры компьютера: Не включено

GPO: Default Domain Policy

Политика: ForceLogoffWhenHourExpire

Параметры компьютера: Не включено

GPO: Default Domain Policy

Политика: RequireLogonToChangePassword

Параметры компьютера: Не включено

GPO: Default Domain Policy

Политика: LSAAnonymousNameLookup

Параметры компьютера: Не включено

GPO: Default Domain Policy

Политика: @wsecedit.dll,-59058

Параметр: MACHINE\System\CurrentControlSet\Control\Lsa\

NoLMHash

Параметры компьютера: 1

Параметры журнала событий

————————-

Н/Д

Группы с ограниченным доступом

——————————

Н/Д

Системные службы

—————-

Н/Д

Параметры реестра

——————

Н/Д

Параметры файловой системы

—————————

Н/Д

Политики открытого ключа

————————

Н/Д

Административные шаблоны

————————

Н/Д

Конфигурация пользователя

—————————

Последнее применение групповой политики: 12.01.2018 в 9:46:07

Групповая политика была применена с: Н/Д

Порог медленного канала для групповой политики: 500 kbps

Имя домена: xxx

Тип домена: <Локальный компьютер>

Примененные объекты групповой политики

—————————————

Н/Д

Следующие политики GPO не были приняты, поскольку они отфильтрованы

———————————————————————

Local Group Policy

Фильтрация: Не применяется (пусто)

Пользователь является членом следующих групп безопасности

———————————————————

None

Все

Администраторы

Пользователи

ИНТЕРАКТИВНЫЕ

Прошедшие проверку

Данная организация

ЛОКАЛЬНЫЕ

Проверка подлинности NTLM

Высокий обязательный уровень

Привилегии безопасности данного пользователя

———————————————

Обход перекрестной проверки

Управление аудитом и журналом безопасности

Архивация файлов и каталогов

Восстановление файлов и каталогов

Изменение системного времени

Завершение работы системы

Принудительное удаленное завершение работы

Смена владельцев файлов и других объектов

Отладка программ

Изменение параметров среды изготовителя

Профилирование производительности системы

Профилирование одного процесса

Увеличение приоритета выполнения

Загрузка и выгрузка драйверов устройств

Создание файла подкачки

Настройка квот памяти для процесса

Отключение компьютера от стыковочного узла

Выполнение задач по обслуживанию томов

Имитация клиента после проверки подлинности

Создание глобальных объектов

Изменение часового пояса

Создание символических ссылок

Увеличение рабочего множества процесса

Результирующий набор политик для пользователя

———————————————-

Установка программ

——————

Н/Д

Сценарии входа

—————

Н/Д

Сценарии выхода

—————

Н/Д

Политики открытого ключа

————————

Н/Д

Административные шаблоны

————————

Н/Д

Перенаправление папок

———————

Н/Д

Пользовательский интерфейс обозревателя Internet Explorer

———————————————————

Н/Д

Подключения Internet Explorer

——————————

Н/Д

URL-адреса Internet Explorer

—————————-

Н/Д

Безопасность Internet Explorer

——————————

Н/Д

Программы Internet Explorer

—————————

Н/Д

Так же при GPUpdate /Force выдало вот такое

C:\Users\Администратор>GPUpdate /Force

Обновление политики…

Обновление политики пользователя завершено успешно.

Не удалось успешно обновить политику компьютера. Обнаружены следующие ошибки:

Ошибка при обработке групповой политики. Попытка чтения файла «\\xxx\sysvo

l\xxx\Policies\{31B2F340-016D-11D2-945F-00C04FB984F9}\gpt.ini» с контролле

ра домена была неудачной. Параметры групповой политики не могут быть применены,

пока не будет исправлена эта ситуация. Это может быть временным явлением, его во

зможные причины:

a) Ошибка разрешения имен или проблемы сетевого подключения к текущему контролле

ру домена.

b) Запаздывание репликации Active Directory (созданный на другом контроллере дом

ена файл еще не реплицирован на текущий контроллер домена).

c) Отключен клиент распределенной файловой системы (DFS).

Чтобы диагностировать сбой, просмотрите журнал событий или откройте gpmc.msc для

просмотра сведений о результатах групповой политики.

If you are trying to connect to a server remotely, you are getting RDP The requested session access is denied Server 2012 R2 error. The error majorly occurs while using the windows default remote desktop connection application. Many users have been facing this issue in different versions of windows, and Vista is the most common that is prone to this error. Furthermore, the cause of this error can be the windows group policy, network issue, or lack of administrator privileges while using the remote desktop application. To fix this issue, we have gathered a few of the troubleshooting methods that have been found to be working. Let’s go through its cause in more detail.

Cause of The Requested Session Access Is Denied Error Issue:

Talking of the causes in order to use Remote Desktop Connection while connecting to a system, your current user must be a member of the Remote Desktop Users local group. Furthermore, in some cases, RDP The Requested Session Access Is Denied Server 2012 R2 error still persists because there are still some dependencies and permissions lack even if you enable the ‘Allow users to connect remotely using Terminal Services policy.’

- Lack of Administrator Preveilage when using the remote desktop connection

- Issues with the group policy

Similar Types of The Requested Session Access Is Denied Error:

- Azure VM

- Server 2016 remote desktop

- Rds 2016

- Remote desktop windows 10

- Server 2012

- Hyper-v

- Rdp server 2016

- Remote desktop access is denied windows 2012 r2

Troubleshooting RDP The Requested Session Access Is Denied Server 2012 R2 Error can be done by the following three ways. Fixing the problem can be complicated; that is why we have stated a step by step guide for your ease. In the first method, we will talk about the administrator right while using the remote desktop application. In the second method, we will manually add the domain group to the Remote Desktop Users group with the help of Group Policy Editor. Finally, if the error still persists, we will have to reset the system.

1. Using the Administrator Account –

So if you are trying to connect to a server or a machine with the remote desktop application and getting RDP The Requested Session Access Is Denied mac error, you are most likely to be lacking the administrator right. So kindly log out the non-admin user account and log back in using the administrator account, and then you can try to run the remote desktop application. Many of the users have fixed this issue using this method. So we suggest you to before jumping right on to the other techniques go through this method first.

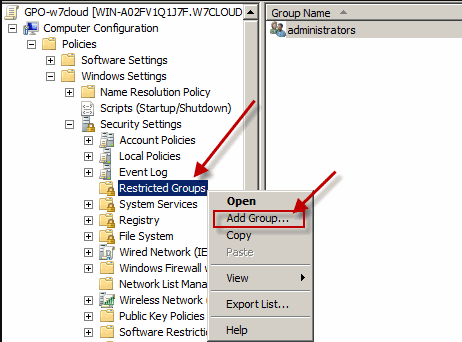

2. Adding Domain Group to the Remote Desktop Users Group –

In this method, we will manually add the domain group, which is causing RDP The Requested Session Access Is Denied server 2012 r2 issue to the remote desktop users group, which is located in the group policies of the windows. The method is a little lengthy, so follow carefully.

- STEP 1. In the Start Menu type Run and then hit Enter

- STEP 2. Now in the Run box type GPMC.msc, and then press ENTER.

- STEP 3. Now firstly Create a GPO with the name ‘Restricted Groups’

- STEP 4. Link this GPO to the terminal server organizational unit (OU)

- STEP 5. Now Right-click the newly created Restricted Groups GPO, and then click Edit

- STEP 6. In the Group Policy Object Editor Put

Computer Configuration\Windows Settings\Security Settings\Restricted Groups\

- STEP 7. Again Right-click on the Restricted Groups > Add Group

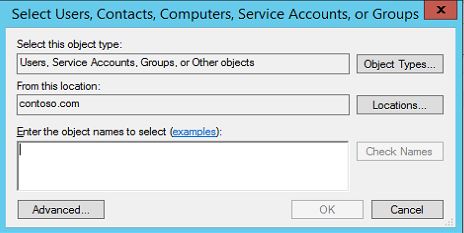

- STEP 8. Now Click on Browse > Locations, choose the desired location and click OK

- STEP 9. In the ‘Enter the object names to select’ put Remote Desktop Users

- STEP 10. Now on the right click Check Names.

- STEP 11. Alternatively, click on Advanced button, then click Find Now

- STEP 12. From the list locate and click on Remote Desktop Users group, then click OK

- STEP 13. Save all the changes and close Add Groups window

- STEP 14. Open up The Remote Desktop Users Properties go to Members of this group > Add > Browse

- STEP 15. Now in the Select Users or Groups window, put the name of the domain group

- STEP 16. Click ON Check Names, and then click OK

- STEP 17. Finally, save all the changes

- STEP 18. Now you have finish added the domain group to the Remote Desktop Users group, now check if RDP The Requested Session Access Is Denied Server 2012 R2 error still appears

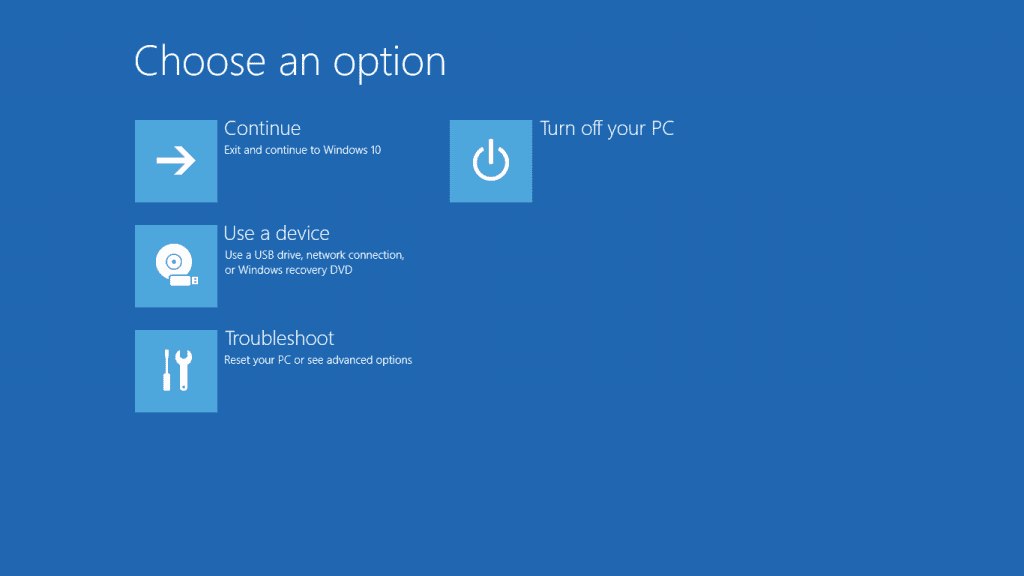

3. Resetting the Windows –

If the above methods fail to work, the only way to get rid of RDP The Requested Session Access Is Denied server 2008 r2 error is by resetting the windows.

- STEP 1. In the Start menu restart your system by holding the shift + enter key

- STEP 2. Now Click on Troubleshoot then click on Reset this PC

- STEP 3. Follow the on-screen instruction to Reset your system successfully for getting back of this RDP The Requested Session Access Is Denied server 2012 error.

Conclusion:

With this being the end of the article, we can conclude that by following the above methods, you will get rid of RDP The Requested Session Access Is Denied Server 2012 R2 Error. Furthermore, this article talks about all the causes, effects, and resolutions to fix the error.

We hope this troubleshooting guide gives you some knowledge. For more troubleshooting articles like this RDP The Requested Session Access Is Denied Server 2012 R2 follows us. Thank You!

in cmd, ‘Query Session’ command is returning,

Error 5 getting sessionnames

Error [5]:Access is denied

on Windows 10 Remote desktop — Administrator user.

we have set, AllowRemoteRPC ‘s value to 1

under this HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server

But still problem persists.

Questions:

- what does

AllowRemoteRPCactually do and how it’s value is being used. - what to do to make Query Session command work.

asked Jan 2, 2019 at 9:03

9

I think the problem is in the UAC remote restrictions.

Do this on the target computer:

- Run

regedit -

Navigate to the following registry subkey:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System -

If an entry named

LocalAccountTokenFilterPolicyregistry entry does not exist,

create it as DWORD -

Double-click

LocalAccountTokenFilterPolicyand set its value to1.

Reference:

Microsoft’s

Description of User Account Control and remote restrictions in Windows Vista.

answered Jan 9, 2019 at 16:57

harrymcharrymc

459k31 gold badges533 silver badges935 bronze badges

1

Rather than changing registry values, you could always use PSEXEC from a command prompt or Invoke-Command from a PowerShell prompt to execute QWINSTA locally. Both of these will require you have administrative rights on the remote machine (which means opening the command prompt under other credentials, including the credentials as PSEXEC switches or, in the case of PowerShell, including -Credential (Get-Credential) in the command.

Command prompt example:

PSEXEC \\MYPC cmd /c "qwinsta /server:localhost"

PowerShell example:

Invoke-Command -ComputerName MyPC -ScriptBlock { qwinsta /server:localhost }

zx485

2,17011 gold badges17 silver badges24 bronze badges

answered Sep 25, 2019 at 21:35

You must log in to answer this question.

Not the answer you’re looking for? Browse other questions tagged

.

Not the answer you’re looking for? Browse other questions tagged

.