Настройки на этой странице предназначены для подключения к сервису VPNKI, а не к любому VPN серверу в сети Интернет.

Важно! Перед началом настройки ознакомьтесь с «Общими сведениями» о работе системы https://vpnki.ru/settings/before-you-begin/main-tech-info .

Правила и маршруты на сервере VPNKI применяются при подключении туннеля. Если вы изменили настройки в личном кабинете, то переподключите туннели.

——-

Для подключения по PPTP или L2TP вам потребуются логин и пароль для туннеля. Вам необходимо получить их на персональной странице пользователя системы VPNKI. Имя указывается в формате userXXXXX.

Некоторые важные особенности смотрите в конце страницы!

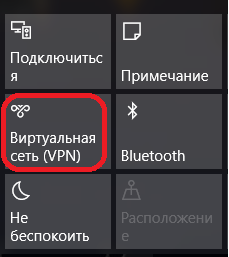

1. Откройте Центр уведомлений в правом нижнем углу экрана:

2. Далее выберите Виртуальная сеть (VPN):

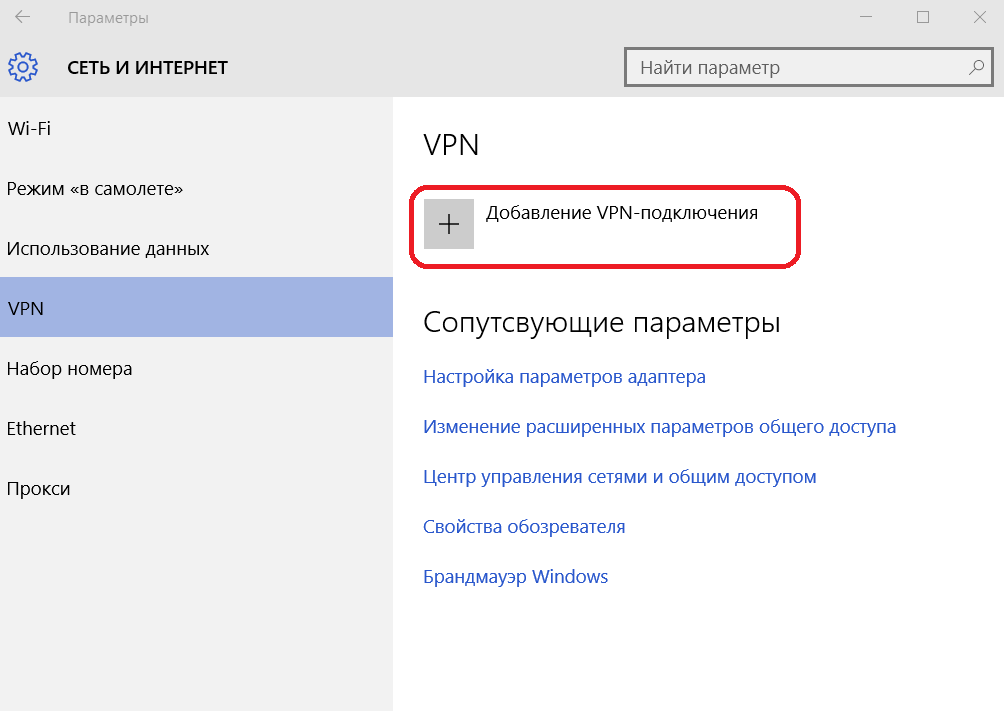

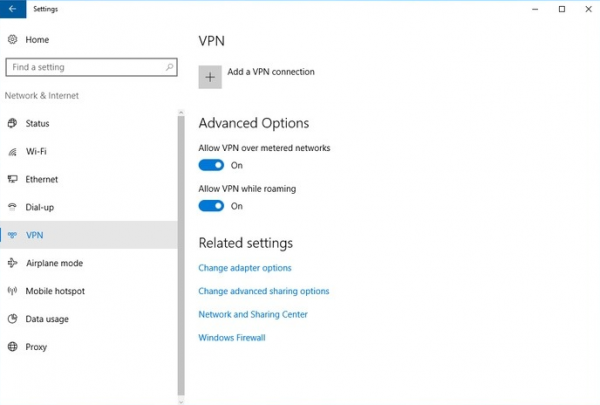

3. В открывшемся окне Параметры во вкладке VPN нажмите на кнопку Добавление VPN-подключения:

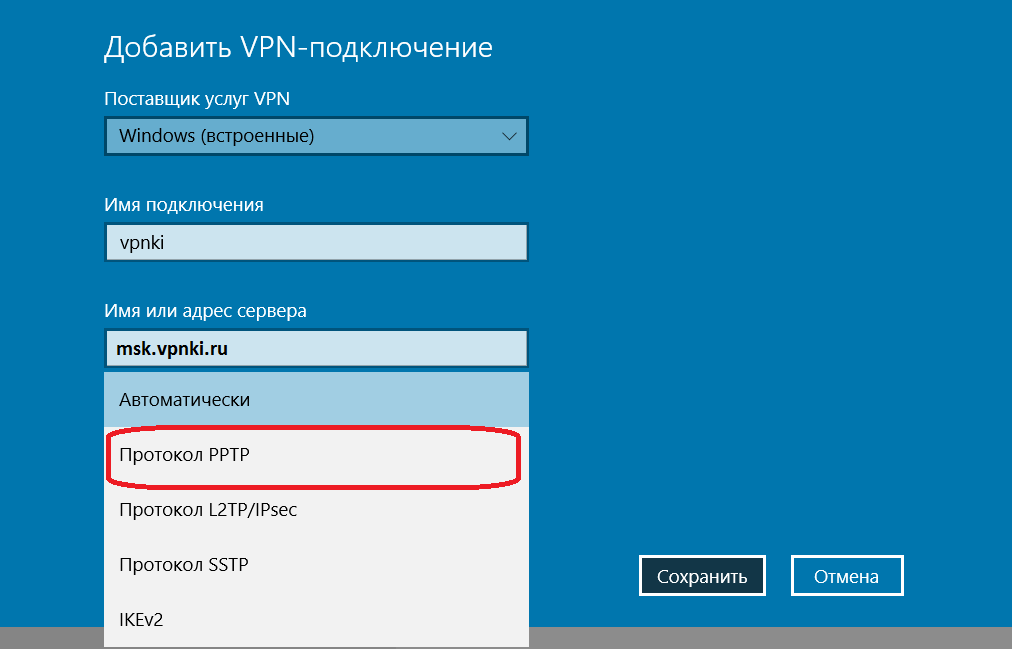

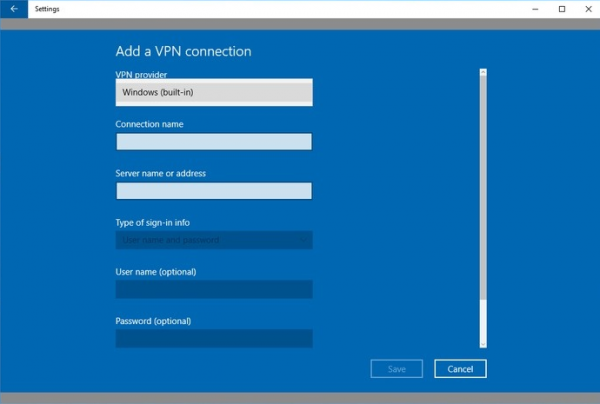

4. В окне Добавить VPN-подключение заполните следующие параметры:

Поставщик услуг VPN: Windows (встроенные).

Имя подключения: VPNki .

Имя или адрес подключения: msk.vpnki.ru .

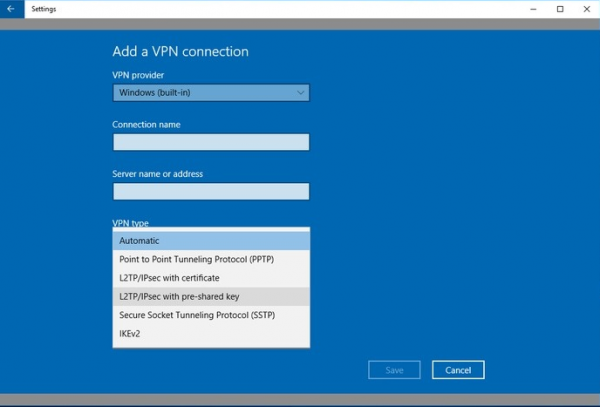

Тип VPN: Протокол PPTP (либо Протокол L2TP/IPSec).

Тип данных для входа: Имя пользователя и пароль.

Имя пользователя и пароль: полученные в системе VPNKI (например userXXX). Смотрите общие сведения о системе — https://vpnki.ru/settings/before-you-begin/main-tech-info.

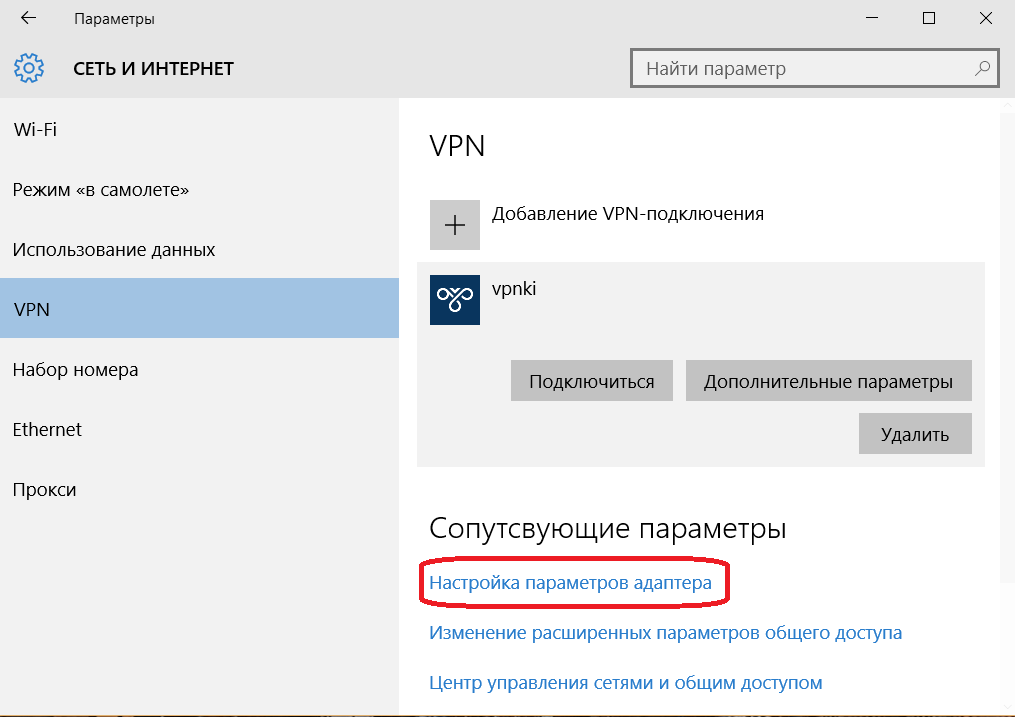

5. Cохраните подключение.

6. Далее выберите пункт Настройка параметров адаптера.

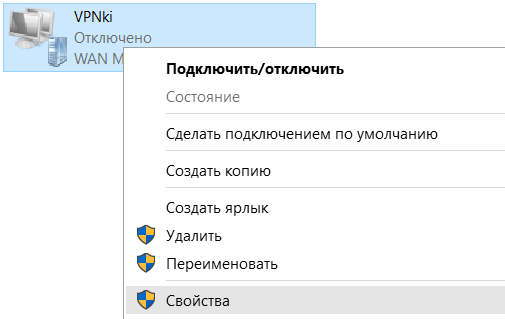

7. Нажмите правой кнопкой мыши на адаптер VPNKI и выберите Свойства.

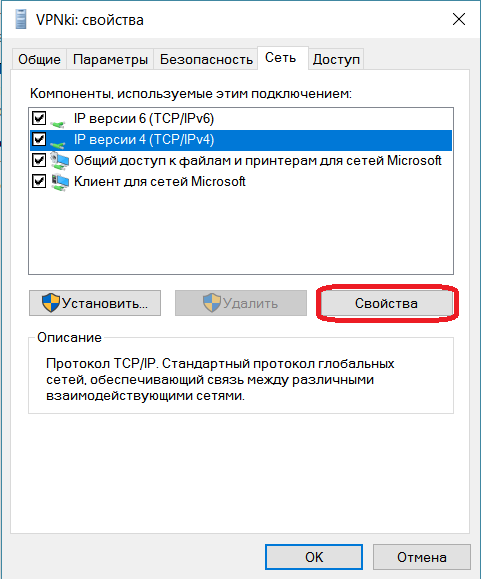

8. Выберите в списке IP версии 4 (TCP/IPv4) и нажмите кнопку Свойства.

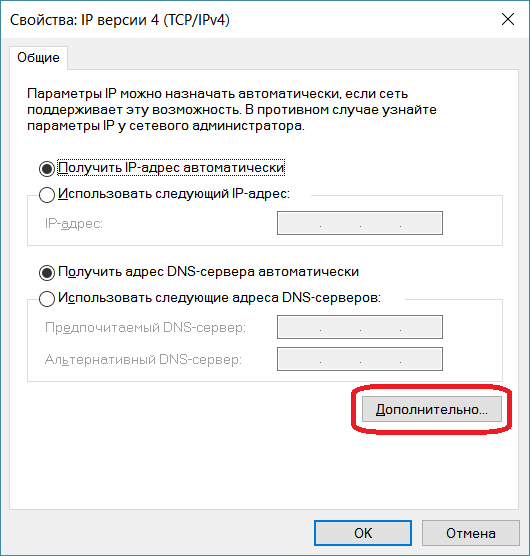

9. Оставьте получение IP-адреса и адреса DNS-сервера автоматически и нажмите кнопку Дополнительно.

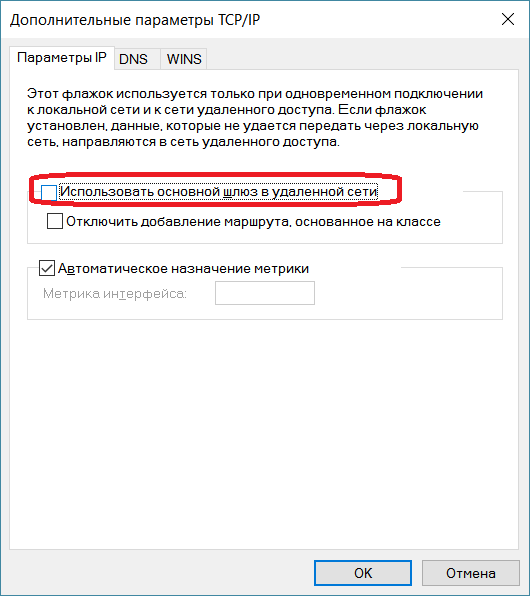

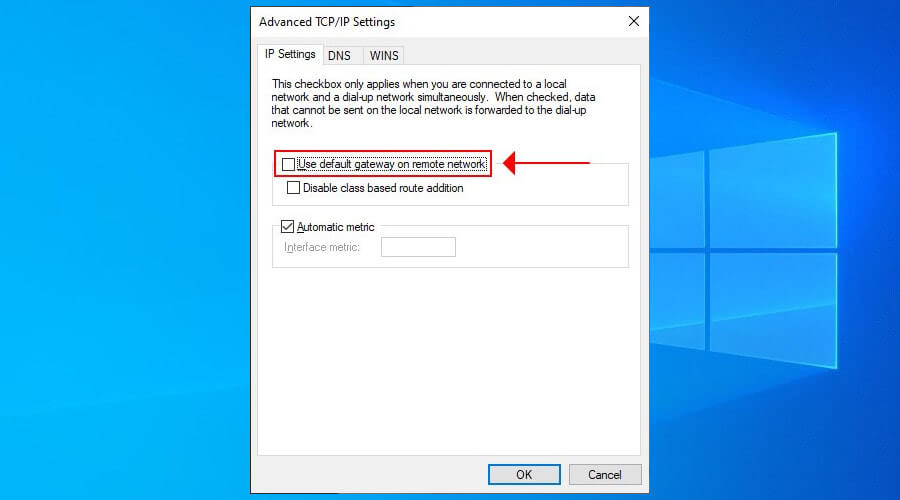

10. Во вкладке Параметры IP Снимите галочку с Использовать основной шлюз в удаленные сети и нажмите кнопку OK.

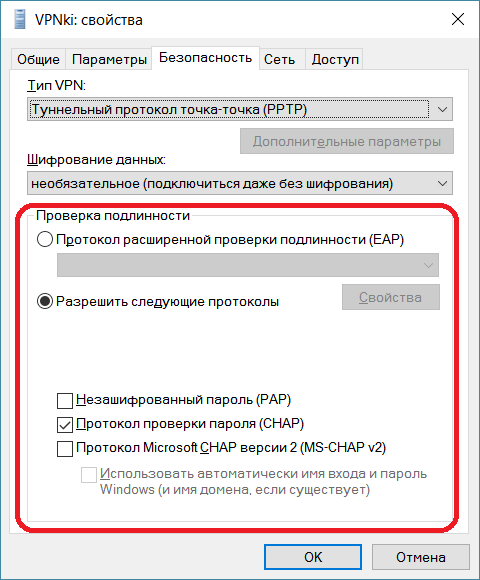

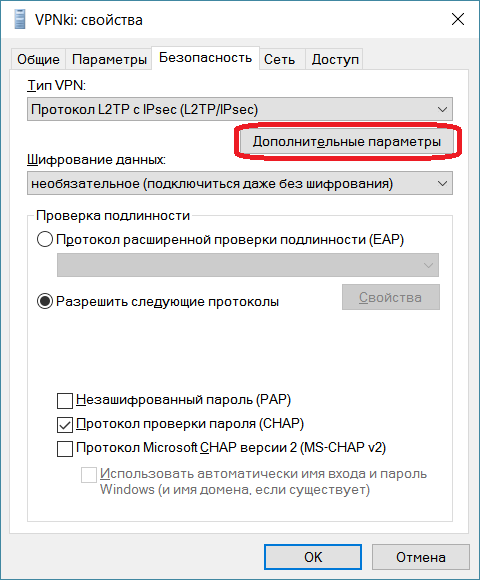

11. Далее во вкладке Безопасность в поле Проверка подлинности выберите.

Разрешить следующие протоколы и оставьте только Протокол проверки пароля (CHAP).

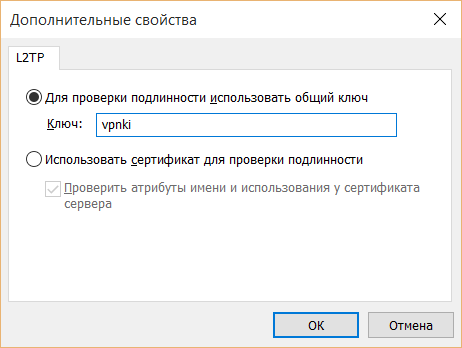

12. (Только для L2TP) нажмите кнопку Дополнительные параметры и выберите.

Для проверки подлинности использовать общий ключ и введите ключ: vpnki .

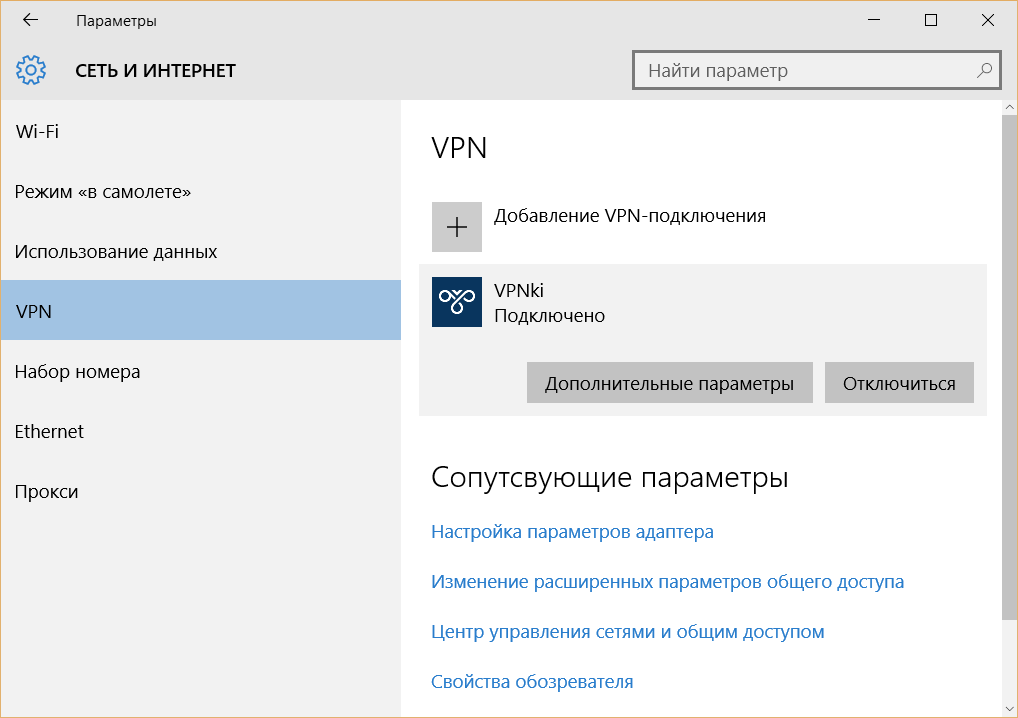

13. На этом настройка завершена, нажмите кнопку Подключиться и при успешном подключении.

состояние VPNki должно измениться на Подключено.

14. Если вам необходимо иметь подключение к удаленной домашней сети (например 192.168.x.x/x), то необходимо сообщить Windows о том, что адреса вашей удаленной сети следует искать в VPN туннеле.

Это можно сделать двумя способами:

— добавив сети 192.168.x.x/x (ваша удаленная сеть) и 172.16.0.0/16 (сеть VPNKI) в таблицу маршрутов при помощи команды route add .

— при помощи поступления данных с сервера по протоколу DHCP.

Прежде чем сделать выбор вам очень желательно ознакомиться с этой инструкцией и пройти ее до конца.

Особенность 1

Для использования соединения PPTP с шифрованием вам необходимо в настройках соединения:

— использовать авторизацию MS-CHAPv2 и указать что будет использоваться шифрование (см. скриншот п.11).

Для соединения PPTP без шифрования вам необходимо:

— использовать авторизацию CHAP и указать, что шифрование использоваться не будет. (см.скриншот п.11).

Будьте внимательны,

все иные сочетания методов авторизации и шифрования будут приводить к неработоспособности подключения!!!

Особенность 2

Работа протокола PPTP осуществляется с использованием протокола GRE, с которым у некоторых интернет провайдеров России имеются технические сложности. Эти сложности не позволят вам использовать PPTP для построения VPN туннлей. К таким провайдерам относятся МГТС (Московская городская телефонная сеть), Yota, Мегафон. Однако, такая ситуация не во всех частях их сетей.

Для пользователя ситуация будет выглядеть так, что проверка имени пользователя и пароля проходить не будут. Точнее до этого момента даже не дойдет…В пункте меню «События безопасности» вы будете видеть начало успешного подключения и последней будет являться фраза, говорящая о том, что мы готовы проверять имя и пароль, но …

Access granted. No whitelist is set for user. Ready to check username / password.

Отсуствие соединения и дальнейших записей в логе (при том, что вы твердо уверены в том, что логин и пароль верные), скорее всего, говорит о том, что GRE у вашего провайдера не пропускается. Можете погуглить на этот счет.

PS: В целях борьбы с зависшими сессиями мы принудительно отключаем пользовательские туннели с протоколами PPTP, L2TP, L2TP/IPsec через 24 часа после установления соединения. При правильной настройке соединения должны автоматически переустановиться.

Более подробно почитать о протоколе PPTP вы можете в нашем материале по этой ссылке.

Дополнительно о протоколе L2TP

Более подробно почитать о протоколе L2TP вы можете в нашем материале по этой ссылке.

Важно! В ОС Windows используется подключение с протоколами L2TP/IPsec. В этом случае, сначала устанавливается соединение IPsec. После этого, внутри туннеля IPsec происходит аутентификация по протоколу L2TP. Туннель IPsec устанавливатеся с использованием общего ключа. Аутентификация в протоколе L2TP выполнятеся по имени и паролю.

Важные советы после настройки удаленного подключения

После успешной настройки VPN подключения мы рекомедуем вам выполнить несколько важных шагов. Они дадут вам уверенность в том, что VPN соединение работоспособно в полном объеме.

- Проверьте статус подключения вашего туннеля на странице «Мои настройки» — «Состояние туннеля». Попробуйте отключить туннель со стороны сервера. Посмотрите как ваш клиент попытается переустановить VPN соединение.

- Посмотрите как отображается подключение в различных журналах сервера. «Статистика» — «Статистика подключений». Еще в «События безопасности». А еще в «События авторизации». Важно видеть как отображается успешное VPN соединение.

- Попробуйте выполнить пинг сервера VPNKI 172.16.0.1 с вашего устройства.

- Попробуйте выполнить пинг вашего устройства со страницы «Инструменты» нашего сервера. Выполните пинг устройства по адресу туннеля сети VPNKI — 172.16.x.x. Это важный шаг и не стоит им пренебрегать. Но стоит знать, что пинг может быть неуспешен. Это не причина для беспокойства если вы будете только обращаться с этого устройства к другим туннелям.

- Если вы имеете второй подключенный туннель в своем аккаунте, то проверьте пинг и до устройства в другом туннеле. Сначала по его адресу сети VPNKI — 172.16.x.x. Затем можно выполнить пинг устройства в другом туннеле по адресу внутренней сети (192.168.x.x). Если такая маршрутизация настроена.

- Посмотрите как отображается количество переданного трафика туннеля. Это в «Мои настройки» — «Статистика» — «Графики использования». За текущий день статистика показывается с разбивкой по туннелям. За предыдущие дни — суммарно.

По особенностям подсчета трафика туннелей читайте в FAQ. Ссылка здесь.

Надеемся, что вы успешно прошли все пункты советов! Теперь ваше VPN соединение работает успешно. А вы познакомились с основными инструментами нашего сервера удаленного доступа.

Если в дальнейшем возникнут сложности с уже настроенным подключением, то эти советы помогут вам в поиске неисправностей.

*** Если у вас вдруг что-то не получилось, обращайтесь на Форум поддержки нашей системы. Ссылка здесь.

Рекомендации по выбору тарифа

Если вы не планируете передачу видео трафика, то мы рекомендуем вам начинать с выбора тарифа PLAN-MYDEV. Если передача видео будет осуществляться, то стоит сразу начинать с PLAN-VIDEO. Если скорости хватать не будет, то в любое время вы можете изменить тариф на более скоростной.

Если вы используете нашу систему для решения бизнес задач, то можно начать с аналогичных тарифов с приставкой BUSINESS-.

Контролировать объем переданного трафика вы можете на странице с графиками использования.

Узнать реальную скорость своего VPN соединения вы можете утилитой iperf3 на странице «Инструменты». Стоит отметить, что скорость передачи полезных данных будет зависеть от трех факторов:

- от типа используемого протокола VPN;

- типа используемого транспортного протокола — TCP или UDP;

- физической удаленности вашего устройства от нашего сервера.

Худшим вариантом по скорости окажется вариант, когда в качестве транспортного протокола для VPN соединения используется протокол TCP. При этом ваше устройство размещено далеко от сервера VPNKI. В этом случае, реальная скорость передачи данных будет определяться необходимостью подтверждения получения каждого пакета в протоколе TCP.

ДОПОЛНИТЕЛЬНО ПО ТЕМЕ КОНФИГУРАЦИИ УДАЛЕННОГО ДОСТУПА

- Рабочий стол Windows через RDP и OpenVPN. Ссылка здесь.

- Выставить FTP сервер в сеть Интернет через проброс TCP порта. Ссылка здесь.

ОБЩАЯ ИНФОРМАЦИЯ ОБ УДАЛЕННОМ ДОСТУПЕ

- Немного более подробно про IP адреса. Можно прочитать на нашем сайте.

- Про удалённый доступ к компьютеру можно. Можно почитать на нашем сайте.

- Про VPN и протоколы можно почитать здесь.

- Про выход в Интернет через VPN и центральный офис. Можно почитать здесь.

Split tunneling lets you use VPN and local traffic at the same time

by Elena Constantinescu

Elena started writing professionally in 2010 and hasn’t stopped exploring the tech world since. With a firm grasp of software reviewing and content editing, she is always trying… read more

Updated on

- VPN split tunneling is a practical feature that allows you to access two networks at the same time. You can easily enable it through the Windows 10 built-in settings.

- Split-tunneling mode is great for remotely connecting to the workplace, saving your network bandwidth, or optimizing your Internet connection speed.

- It’s possible to edit the VPN connection details of the Windows 10 built-in VPN provider, use PowerShell, or configure router firmware options.

- However, the easiest way to control split tunneling is by using a commercial VPN service.

VPN split tunneling on Windows 10 allows you to access two networks at the same time: yours and the remote computer.

As opposed to redirecting all network data through VPN, this technique isolates VPN traffic from Internet connections.

For instance, you can remotely connect to your workplace through VPN to access the company’s internal resources, such as file servers or printers.

At the same time, it’s possible to stay connected to your home network and access the Internet.

VPN split tunneling is useful for managing the network bandwidth and excluding unnecessary applications from the VPN tunnel, particularly if the VPN bandwidth is limited or if the VPN hampers the Internet speed.

For example, if you use a VPN to watch Netflix, you can enable split tunneling on Windows 10 to route a web browser’s traffic through VPN while using another browser to stay directly connected to the Internet.

Check out our step-by-step instructions below to learn how to enable split tunneling using the Windows 10 built-in settings and a premium VPN client.

Make sure to create a VPN connection before trying method 1 or 2.

What is split tunneling Windows 10?

As mentioned, the split tunneling feature lets you use both VPN and local traffic at the same time.

There are multiple scenarios when this can be useful. For instance, if you use a VPN for gaming, the split tunneling feature may improve overall speed.

This happens because you have the option to allocate all of your VPN’s traffic to your game and all the other processes will connect through your home network’s server.

Windows 10 users can enable the split tunneling feature for the native Windows VPN app, or use a third-party VPN client that includes this feature.

How do I set up split tunneling in Windows 10?

1. Edit the VPN connection properties

- Right-click the Windows 10 Start button and go to Network Connections.

- Click Change adapter options.

- Right-click your VPN connection and open Properties.

- In the Networking tab, select Internet Protocol Version 4 (TCP/IPv4).

- Click Advanced.

- In the General tab, click Advanced.

- Disable Use default gateway on remote network.

- Restart your VPN connection.

To disable split tunneling, go to the same place and enable Use default gateway on remote network.

This method can be used to remotely connect to another PC, in order to access files through VPN and use the remote LAN resources while also staying connected to your home network.

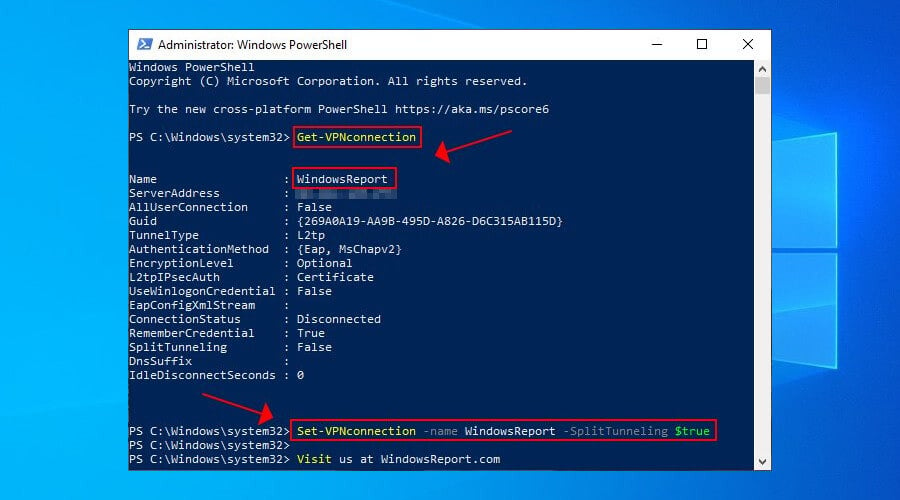

2. Use PowerShell

- Right-click Start and select Windows PowerShell (Admin).

- If you don’t know the VPN connection’s name, use Get-VPNconnection.

- To enable VPN split tunneling in Windows 10, paste:

Set-VPNconnection -name YourVPNconnection -SplitTunneling $true - Replace YourVPNconnection with the actual name and press Enter.

- To disable VPN split tunneling, paste:

Set-VPNconnection -name YourVPNconnection -SplitTunneling $false

This method uses the L2tp split tunnel and is identical to the first one but faster for Windows 10 users familiar with PowerShell.

Furthermore, it’s possible to create and run PowerShell scripts that automatically execute commands like enabling or disabling split tunneling.

Join our PowerShell Troubleshooting Hub if you’re experiencing any issues with this utility.

3. Get a VPN client with split tunneling

- Sign up for a VPN subscription plan (we recommend PIA).

- Download and install the Windows 10 desktop client.

- Launch the app and click its icon in the systray.

- Go to Settings > Network.

- Enable Split Tunnel and Allow LAN Traffic.

- Click Add Application and select a program.

- Open the dropdown menu next to the program

- Select Bypass VPN if you want the program to stay connected to your home network.

- Or, choose Only VPN to connect the program to the VPN server.

- Set All Other Apps to Bypass VPN or Only VPN (opposite of the program’s connection mode).

- Click IP address if you want to exclude specific IP addresses from the VPN tunnel.

- Restart PIA and the programs added to split tunneling.

There are few VPN clients with split-tunneling support, and Private Internet Access is the best of them. It grants you more possibilities than Windows 10.

Specifically, you can create a whitelist or blacklist of applications and IP addresses to always use VPN or to always bypass it and remain connected to the Internet directly.

Furthermore, PIA is the best VPN for Paypal to help you make secure transactions over public, unencrypted Wi-Fi hotspots.

More about PIA:

- No logs or leaks

- 24/7 live chat support

- 30-day money-back guarantee (no free trial)

- Pay with a credit card, PayPal, or crypto

Private Internet Access

Easily enable VPN split tunneling on Windows 10 with the help of PIA.

4. Change router firmware settings

Is split tunneling safe?

Split tunneling is perfectly safe to set up and use. You don’t have to worry about any security vulnerabilities when setting up a VPN between two networks.

Does OpenVPN support split tunneling?

Yes, OpenVPN supports split tunneling. You can exclude IP addresses using route IPaddress netmask net_gateway. For example, route 192.168.1.0 255.255.255.0 net_gateway

How do I know if my VPN is split tunneling?

Launch PowerShell, paste Get-VPNconnection and check the SplitTunneling status.

Conclusion

To sum up, you can set up split tunneling by editing the Windows 10 VPN connection properties or by using PowerShell.

However, we believe the easiest way is by turning to a VPN service with split tunneling support, such as Private Internet Access.

PIA makes it easier to toggle split tunneling and features many other awesome features.

A fourth alternative is to set up split tunneling mode at the router level if your router firmware supports this feature. It will divert network traffic for all devices connected to your home Wi-Fi.

Did you manage to set up a split tunnel through VPN? Let us know how you did it in the comment section below.

VPN — это не только возможность получить доступ к заблокированным ресурсам, но и технология, позволяющая повысить свою безопасность и конфиденциальность в интернете. Сегодня мы рассмотрим подключение VPN-соединения в Windows 10.

Когда нужен VPN

VPN (virtual private network) позволяет обходить некоторые виды блокировок ресурсов, а также защищать свои конфиденциальные данные. Это становится возможным благодаря особому «туннелю», который пользователь настраивает для себя поверх глобальной сети. Данные в этом «туннеле» передаются в зашифрованном виде, поэтому получить к ним доступ становится значительно труднее. Вот неполный перечень функций такого подключения:

- обойти бан в любимой игре или на форуме;

- легально получить доступ на сайты и ресурсы, заблокированные Роскомнадзором (например, Telegram или крупные торрент-трекеры);

- избежать прочитывания личной переписки со стороны системного администратора на работе (при этом лучше не устанавливать VPN на служебный компьютер — только на свой личный ноутбук, если вы работаете с него);

- получить более свободный доступ к иностранным ресурсам. Некоторые крупные сайты имеют локализованные версии, на которые автоматически отправляют человека, ориентируясь по его местоположению. VPN позволяет обойти эту систему и получить доступ именно к тому сайту, который вам нужен;

- защититься от прослушки в общественных сетях. Например, если вы любите брать ноутбук в ближайшее кафе и пользоваться доступной там открытой сетью, то будьте готовы, что без VPN ваши личные данные (поисковые запросы, страницы, которые вы посещали, даже данные кредитных карт, которые вы вводили на сайтах) станут достоянием общественности. Такой прослушкой балуются не только опытные хакеры, но и вполне юные ребята, которые делают это просто ради веселья.

Как подключить VPN в Windows 10

Подключение VPN в Windows 10 вряд ли отнимет больше десяти минут даже у неопытных пользователей.

Выбор сервера

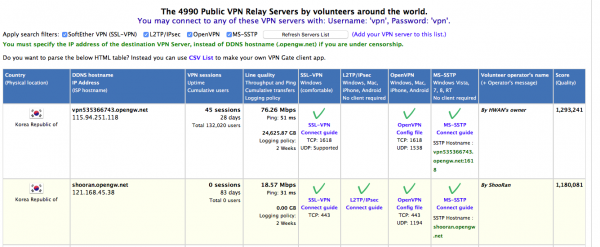

Прежде чем мы начнём, нужно определиться с сервером, которым мы будем пользоваться. Если настройка VPN вам нужна по работе, то, скорее всего, ваш системный администратор уже создал специальный сервер для ваших корпоративных нужд. Запросите название (или IP-адрес) и данные для входа (логин и пароль) у сотрудника. Если же вы хотите настроить VPN для своих личных целей, то воспользуйтесь одним из зарубежных ресурсов, где можно получить данные различных открытых и бесплатных VPN-серверов, которые поддерживаются энтузиастами. Мы рассмотрим этот выбор на примере сайта VPNGate:

- Зайдите на сайт и проскролльте страницу чуть ниже. Вы увидите длинную таблицу.

На этой странице вы можете выбрать один из десятков предложенных бесплатных серверов

- В ней нас интересуют столбцы Country, DDNS hostname и L2TP/IPsec. Нужно найти сервер, напротив которого в столбце L2TP/IPsec стоит галочка.

- Выбор страны обычно сильно влияет на скорость передачи данных. Поэтому постарайтесь выбрать расположение, которое будет поближе к вам.

- Скопируйте куда-нибудь значения из столбца DDNS hostname/IP Address. Они потребуются нам для создания конфигурации.

Создаём и настраиваем профиль

Перед непосредственно подключением нам потребуется создать профиль VPN:

- Нажмите «Пуск» и выберите «Параметры» (значок шестерёнки внизу).

- Выберите пункт «Сеть и интернет», далее VPN.

Здесь в будущем можно будет также исправлять и подключать это соединение

- Нажмите «Добавить VPN-подключение». Вы увидите окно, в котором можно ввести параметры нашего нового соединения.

- Приступаем к заполнению. Поле «Поставщик услуг VPN» оставляем без изменений («Windows встроенный»).

По умолчанию здесь только одно значение и доступно

- «Имя подключения» вы можете заполнить на своё усмотрение — оно будет использоваться только на вашем компьютере.

- Теперь нужно ввести адрес сервера. Мы уже выбрали его в предыдущей инструкции. В это поле можно ввести либо название сервера (обычно заканчивается на .net), либо его IP-адрес (4 числа через точку).

- «Тип VPN» выбираем «L2TP с ключом доступа».

Тип нужно выбирать исходя из сервера, к которому мы настраиваем подключение

- Заполняем «Имя пользователя» и «Пароль». Если вы выбирали сервер на сайте VPNGate, то здесь нужно вписать vpn в обоих полях. Если же вы воспользовались другим ресурсом, то поищите данные для подключения — обычно они указаны в правилах сайта или инструкции «Как подключиться».

- Нажмите «Сохранить».

Теперь, когда профиль создан, мы можем его настроить:

- Зайдите в «Параметры» — «Сеть и интернет» — VPN.

- Нажмите внизу окна «Центр управления сетями и общим доступом».

- Слева в открывшемся окне найдите «Изменение параметров адаптера».

- Вы увидите список доступных подключений. Найдите среди них то, что по названию совпадает с созданным вами профилем (как мы помним, имя подключения мы выбирали произвольно).

- Нажмите на него правой кнопкой мыши и зайдите в «Свойства».

- Откроется небольшое окно настроек. Заходим на вкладку «Безопасность».

- Здесь нас интересует «Тип VPN». Мы уже ранее его выставляли, но убедитесь, чтобы он был L2TP/IPsec. А «Шифрование данных» ставим «самое стойкое».

- В разделе «Проверка подлинности» должен быть выбран пункт «Разрешить следующие протоколы». Тогда станут доступны последние четыре строчки. Нас интересует третья — «Протокол Microsoft CHAP». Поставим там галочку.

- На вкладке «Безопасность» мы закончили, можно нажать «ОК» и переместить на вкладку «Сеть».

- Выделите курсором строчку «IP версии 4» и нажмите «Свойства».

- Если вы подключаетесь со статическим IP-адресом (например, к корпоративному серверу), то выберите «Использовать следующий IP-адрес» и введите его. Если же вам нужен динамический, то оставьте галочку напротив «Получить IP-адрес автоматически». Если вы не уверены, какой у вас IP-адрес, выбирайте «автоматически», не ошибётесь.

- Аналогичным образом поступаем с DNS-серверами. Если у вас есть эти данные, поставьте «Использовать следующие» и введите адреса. Если же нет — оставьте «Получить автоматически». Нажимаем «ОК» и выходим из настроек.

Вы можете создавать таким образом неограниченное количество таких VPN-профилей и подключаться к ним по желанию. Они сохранятся в конфигурации системы.

Как подключиться к VPN

Подключение к сети осуществляется буквально в два клика:

- Справа в доке нажмите на значок сети. У вас появится всплывающее окно с доступными сетями.

- Выберите сеть с названием нашего созданного VPN-профиля и кликните по ней.

- Нажмите «Подключиться» в открывшемся окне.

- Система запросит логин и пароль для входа. Введите данные, которые указали в профиле.

Настраиваем автоматическое подключение

Если вы хотите, чтобы при включении компьютера подключение к VPN происходило автоматически, то:

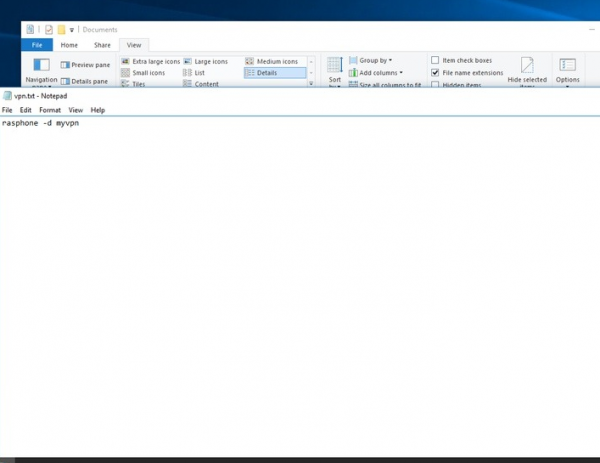

- Создаём в «Блокноте» файл и вписываем туда без кавычек следующее: «rasphone -d». Далее ставим пробел и вводим (тоже без кавычек) имя соединения, которое мы назначили профилю. Если вы его забыли, подсмотрите в «Параметры» — «Сеть» — VPN.

Этот файл содержит команду, которую компьютер будет выполнять при включении

- Сохраняем файл под названием vpn в любой папке.

- Откройте «Проводник» и найдите этот файл.

- Нажмите правой кнопкой мыши на него и кликните «Переименовать».

- Нам нужно удалить расширение (.txt) и заменить его на .cmd. Должно получиться так — vpn.cmd.

- Система запросит подтверждение на изменение расширения. Соглашаемся.

- Осталось только добавить автоматическое исполнение команды при запуске системы. Открываем «Пуск» — «Открыть» — «Программы» — «Автозагрузка».

- Кликните правой кнопкой мыши в пустом месте этой папки и выберите из выпадающего меню «Создать ярлык».

- Система запросит путь к файлу — укажите путь к нашему vpn.cmd. (Если вы сохранили его на диске C:, то путь будет «C:\\vpn.cmd»)

- Попробуйте перезагрузить компьютер. Если всё сделано правильно, то при загрузке система запросит у вас логин и пароль для подключения по вашей VPN-конфигурации.

Убираем запрос логина и пароля

Если вам неудобно, что при каждом включении приходится вводить данные для входа, то эту опцию можно и отключить:

- Снова заходим в «Пуск» — «Параметры» — «Сеть» — VPN.

- Нажимаем на интересующий профиль правой кнопкой мыши, выбираем «Свойства».

- В открывшемся окне переходим на вторую вкладку «Параметры».

- Снимаем галочку с «Запрашивать имя пользователя и пароль».

- Нажимаем «ОК» и закрываем настройки.

Если вы настраиваете автоматическое подключение, то лучше для начала оставить запрос на данные для входа, чтобы быстро проверить, всё ли работает.

Также стоит отметить, что, если вы создали несколько VPN-профилей, удаление запроса данных для входа с одной конфигурации не отменяет появление аналогичного окошка у других. Этот параметр настраивается индивидуально для каждого профиля.

Как отключить или удалить VPN

Если вам нужно отключиться от текущего VPN-подключения, зайдите в «Параметры» — «Сеть» — VPN и нажмите «Отключиться» под значком текущего профиля.

Чтобы удалить конфигурацию, в этом же меню можно кликнуть на «Удалить».

Обратите внимание — если у вас несколько VPN-конфигураций, то кнопки, действующие на конкретный профиль, располагаются под ним, а не над ним. Неочевидное управление и бледное выделение блоков в Windows 10 иногда вызывает путаницу.

Возможные проблемы

Чаще всего встречаются следующие неполадки:

- «619: Не удаётся подключиться к удалённому компьютеру». Чаще всего эта проблема возникает, если у сервера отключено шифрование данных. Зайдите в свойства конфигурации (в параметрах VPN найдите нужный профиль). На вкладке «Безопасность» выберите «необязательное шифрование данных» из выпадающего списка. Впрочем, если вы пользуетесь VPN именно для повышенной безопасности, то стоит отказаться от такого сервера;

- «691: Доступ запрещён». Обычно это сигнал, что вы неправильно ввели данные для входа. Перепроверьте их. Учтите, что регистр и раскладка клавиатуры играют важную роль. Проверьте, не включён ли Caps Lock;

- «800: Не удалось подключиться к VPN». Ошибка указывает на неправильно введённые данные сервера. Перепроверьте конфигурацию. Возможно также, что сервер, к которому вы пытаетесь подключиться, уже недоступен.

Если вы брали данные сервера с открытого ресурса вроде VPNGate, то проблема часто бывает вызвана уже неактивным сервером. Большинство таких ситуаций легко исправляются простой сменой конфигурации на другой сервер из списка.

Если вы успешно подключаетесь к VPN, но интернет-соединение при этом пропадает, проверьте местоположение сервера, который вы выбрали. Скорее всего, данные передаются, но крайне медленно, и у браузера может срабатывать тайм-аут на загрузку страниц. Попробуйте сменить сервер на более быстрый и близкий к вам.

Настройка VPN в Windows 10 Mobile

Владельцы устройств с ОС Windows Mobile также могут настроить VPN-соединение, установив одно из бесплатных приложений:

- Hotspot Shield;

- Touch VPN;

- Opera mini VPN.

Они не требуют настройки конфигурации, но обладают месячным ограничением по трафику. От пользователя требуется только подключиться (коснуться кнопки Connect) и выбрать страну сервера (если приложение позволяет это сделать).

Ещё один простой вариант — расширение для браузера, например, ZenMate или Browsec. Оно действует точно так же, как и VPN-приложение, но работает только в браузере, в котором установлено.

С помощью простых инструкций можно обеспечить повышенную безопасность своему интернет-соединению.

- Распечатать

Оцените статью:

- 5

- 4

- 3

- 2

- 1

(8 голосов, среднее: 4.1 из 5)

Поделитесь с друзьями!