Время на прочтение

4 мин

Количество просмотров 33K

Эта статья — продолжение Настройка маршрутизации в сети с неподконтрольным роутером. Итак имеем домашнюю локальную сеть, роутер от провайдера без возможности прошивки и почти без возможности настройки. Ставим в локальной сети сервер. Настраиваем на сервере Wireguard VPN и связываем две локальные сети. Другая локальная сеть — маршрутизатор Xiaomi Mi Router 3G с прошивкой Padavan и установленным Entware.

В принципе инструкций по настройке Wireguard — масса. Но меня долго смущал дополнительный частный диапазон адресов для wireguard. Лично я долго не мог понять, да и сейчас не понимаю, зачем нужно каждому wg устройству назначать адрес из частного диапазона. Могу понять зачем это нужно для одного клиента — ему же нужен какой-то адрес. Но зачем это нужно для связывания двух разных сети — непонятно. У специалистов настройка wireguard вообще не вызывает никаких проблем, но я не они. Кстати мне больше всего понравилась инструкция на сайте keenetic — по ней я все и делал. Возможно данная статья кому-то поможет.

Параметры

-

Локальная сеть — 192.168.2.0/24

-

Роутер — 192.168.2.1

-

Сервер в локальной сети — 192.168.2.4, ethernet интерфейс — enp1s0

-

Другая локальная сеть (за xiaomi mi router) — 192.168.3.0/24

-

wireguard device network (частный диапазон IP адресов из которого назначаются адреса wireguard интерфейсам) — 10.253.1.0/24

-

сервер wireguard address — 10.253.1.2

-

android клиент — 10.253.1.10

-

xiaomi mi router wireguard address — 10.253.1.3

-

Dnsmasq

Чтобы все работало в локальной сети необходимо добавить два новых маршрута, которые мы анонсируем через DHCP, чтобы трафик в другую локальную сеть и wireguard device network шел через наш сервер: /etc/dnsmasq.d/dhcp.conf

На клиенте, который использует DHCP для получения IP адреса и конфигурации это должно выглядеть так:

# ip route

default via 192.168.2.1 dev enp3s0 proto dhcp metric 100

10.252.0.0/14 via 192.168.2.4 dev enp3s0 proto dhcp metric 100

192.168.2.0/24 dev enp3s0 proto kernel scope link src 192.168.2.30 metric 100

192.168.3.0/24 via 192.168.2.4 dev enp3s0 proto dhcp metric 100

Для Windows клиента таблицу маршрутизации можно посмотреть командой route print.

Видим, что трафик для соседней LAN (192.168.3.0/24) и wg private interace (10.252.0.0/14) маршрутизируется через наш сервер (192.168.2.4). Строго говоря wg private interace у меня 10.253.1.0/24, но подсеть 10.254.0.0/16 используется для других нужд и тоже маршрутизируется через сервер, поэтому я написал одно более общее правило вместо двух.

Wireguard сервер

Ставим на сервер пакет wireguard: sudo apt install wireguard.

Генерируем пару ключей (открытый + закрытый) для сервера:

cd /etc/wireguard

wg genkey > private-key

wg pubkey > public-key < private-key

Создаем конфигурацию /etc/wireguard/wg0.conf

Запускаем wireguard sudo systemctl start wg-quick@wg0.service.

Включаем автозапуск для wireguard sudo systemctl enable wg-quick@wg0.service.

В ubuntu все работает — создается интерфейс wg0, создаются маршруты.

Проверить статус можно командой `wg showconf wg0`, `wg show`, маршруты командой `ip route`.

В настройках роутера пробрасываем wireguard порт до нашего сервера.

Android client

Нет смысла еще раз писать то, что уже неплохо написано до нас. Генерируем ключи на Android клиенте, публичный ключ с клиента добавляем в соответствующую секцию конфигурации wireguard сервера.

Padavan + Entware

Файлы настроек:

/opt/etc/wireguard/wg0.conf

/opt/etc/init.d/S50wireguard

Для работы Entware на прошивке Padavan нужна USB флешка. Как ставить entware написано в padavan wiki.

Ставим пакет wireguard-go: `opkg install wireguard-go`. Теоретически можно использовать утилиту `wg-quick` для настройки интерфейса и маршрутизатора, но у меня оно почему-то правильно не заработало. В принципе wg-quick — это простой bash скрипт, можно было и разобраться что именно не работает, но разбираться я не стал.

Итак настраиваем wireguard вручную как написано на официальном сайте. Создаем файл конфигурации /opt/etc/wireguard/wg0.conf. Я закоментировал строчку «Address=…» конфигурации wg0.conf из секции [Interfaces]. Это потому что по какой-то причине `wg setconf` ее не принял, ну и ладно, настроим адрес вручную (командой ip address add dev wg0 10.253.1.3/24).

Выполняем

wireguard-go wg0

ip address add dev wg0 10.253.1.3/24

wg setconf wg0 /opt/etc/wireguard/wg0.conf

ip link set up dev wg0

ip route add 192.168.2.0/24 dev wg0 src 192.168.3.1

iptables -t filter -A INPUT -i wg0 -j ACCEPT

iptables -t filter -A FORWARD -i wg0 -j ACCEPT

Примечание:

Маршрут `ip route add 10.253.1.0/24 dev wg0 src 10.253.1.3` добавился сам, поэтому ручками добавляем только маршрут для 192.168.2.0/24.

Переопределяем iptables policy по умолчанию для цепочек INPUT, FORWARD таблицы filter — у меня значения по-умолчанию были DROP, с ними маршрутизация из локальной сети 192.168.2.0/24 в 192.168.3.0/24 (в мою локальную сеть) не работала.

Все эти команды для запуска и остановки wireguard сохраняем в /opt/etc/init.d/S50wireguard — теперь должно автоматически запускаться при старте маршрутизатора.

Настройка iptables

После некоторых обновлений конфигурации маршрутизатора (например обновление правил белых/черных списков по mac адресу — web интерфейс маршрутизатора -> Advanced settings -> Firewall -> MAC Filter) маршрутизатор с прошивкой padavan сбрасывает правила iptables. Чтобы все продолжало работать в прошивке есть файлик `/opt/etc/init.d/S10iptables` (softlinkg) -> `/opt/bin/update_iptables.sh`, который запускается после обновления конфигурации. В него заносим все правила iptables — у меня там правила для wireguard и правила, которые я настроил для прозрачного использования tor в локальной сети, который настроил по этой инструкции.

Доступ к роутеру из VPN

Поскольку на неподконтрольном роутере нашей основной сети таблицу маршрутизации мы настроить не можем, то не можем и получить к нему доступ из VPN напрямую. Чтобы получить web доступ к роутеру можно добавить nginx reverse proxy configuration. Можно поставить на любой хост из основной локальной сети — но логично поставить на сервер. Например на порту 8081. Ссылку на файл конфигурации надо добавить в директорию /etc/nginx/sites-enabled — обычно сам файл настроек помещают в /etc/nginx/sites-available/ а в sites-enabled создают символическую ссылку`ln -s /etc/nginx/sites-available/local ./`.

Перезагружаем конфигурацию nginx на сервере: `sudo systemctl reload nginx`.

Теперь роутер доступен по адресу `http://192.168.2.4:8081`.

Эта статья подходит для:

Archer C1200 (V2,V3), Archer A7 (V5) , Archer C60 (V2), Archer C8 (V4), Archer C9 (V5), Archer C7 (V4,V5) , Archer C5400 (V2), Archer C59 (V2,V3), Archer C58 (V2).

PPTP VPN-сервер используется для создания VPN-соединения для удалённого устройства. Чтобы использовать функцию VPN, вы должны включить PPTP VPN-сервер на своем роутере и настроить PPTP-соединение на удалённом устройстве. Для настройки PPTP VPN-подключения выполните следующие действия.

Шаг 1. Настройка PPTP VPN-сервера на вашем роутере

1. Войдите в веб-интерфейс роутере. Если вы не знаете, как это сделать, обратитесь к инструкциям

а. Как войти в веб-интерфейс Wi-Fi роутера (новый логотип)?

б. Как войти в веб-интерфейс Wi-Fi роутера (новый логотип)?

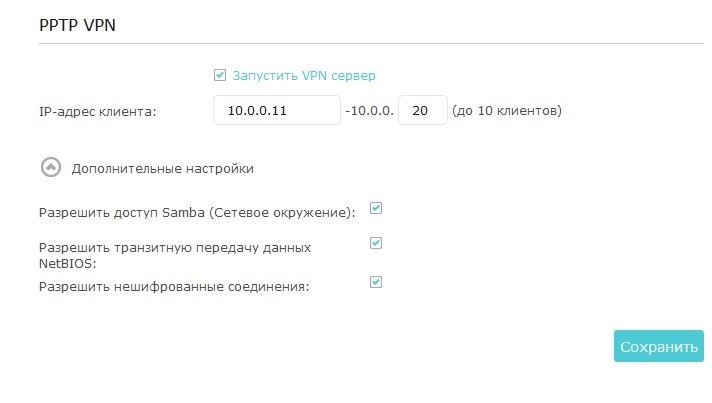

2. Откройте раздел Дополнительные настройки > VPN-сервер > PPTP VPN и выберите Запустить VPN-сервер.

Примечание:

Прежде чем включить VPN-сервер, мы рекомендуем настроить службу Dynamic DNS Service (Сервис DDNS) (рекомендуется) или назначить статический IP-адрес для порта WAN роутера и синхронизировать ваше системное время с Интернетом.

3. В заявленном IP-адресе клиента введите диапазон IP-адресов (до 10 адресов), которые будут подключаться к PPTP VPN-серверу.

4. Нажмите Дополнительные настройки, чтобы установить разрешение на PPTP-соединение согласно вашим потребностям.

• Выберите Разрешить доступ Samba (Сетевое окружение), чтобы ваше VPN-устройство могло получить доступ к вашему локальному серверу Samba.

• Выберите Разрешить транзитную передачу NetBIOS, чтобы ваше VPN-устройство могло получить доступ к вашему серверу Samba с использованием имени NetBIOS.

• Выберите Разрешить нешифрованные соединения, чтобы разрешить незашифрованные подключения к вашему VPN-серверу.

5. Нажмите Сохранить.

6. Настроив учетную запись VPN PPTP для удаленного устройства, вы можете создать до 16 учетных записей.

1) Нажмите Add (Добавить).

2) Введите имя пользователя и пароль для аутентификации устройств на PPTP VPN-сервере.

3) Нажмите OK.

Шаг 2. Настройка VPN-подключения PPTP на удаленном устройстве

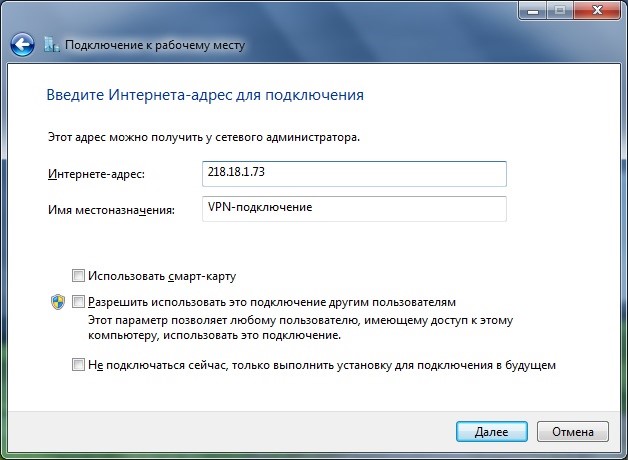

Удаленное устройство может использовать встроенное программное обеспечение PPTP для Windows или стороннее программное обеспечение PPTP для подключения к PPTP-серверу. В нашем примере мы используем встроенное программное обеспечение PPTP для Windows.

1. Нажмите Пуск > Панель управления > Сеть и интернет > Центр управления сетями и общим доступом.

2. Выберите Настройка нового подключения или сети.

3. Выберите Подключиться к рабочему месту и нажмите Далее.

4. Выберите Использовать подключение к интернет (VPN).

5. Введите IP-адрес роутера (например: 218.18.1.73) в поле Интернет-адрес. Нажмите Далее.

6. Введите имя пользователя и пароль, которые вы установили для PPTP VPN-сервера на роутере, и нажмите Подключить.

7. PPTP VPN-соединение создано и готово к использованию.

Чтобы получить подробную информацию о каждой функции и настройке оборудования, перейдите на страницу Загрузки для загрузки руководства пользователя к вашей модели устройства.

Был ли этот FAQ полезен?

Ваш отзыв поможет нам улучшить работу сайта.

Что вам не понравилось в этой статье?

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

Интернет, наполненный духом свободы, становится все более и более контролируемым — провайдеры блокируют все подряд на свое усмотрение, поисковые системы следят за каждым вашим шагом, да и злоумышленники не дремлют. Неудивительно, что многие задумываются о том, чтобы обойти ограничения, вернувшись во времена «свободного Интернета». И VPN — один из таких способов.

Что такое VPN и зачем он нужен

VPN (Virtual Private Network, виртуальная частная сеть) — технология, позволяющая организовать локальную сеть поверх другой сети (чаще всего интернета). Чтобы пояснить, приведем такой пример. Допустим, вы военнослужащий срочной службы и хотите написать письмо девушке. Вы не собираетесь выдавать каких-либо секретов, но вам наверняка будет неприятно, что вашу переписку будут читать военные цензоры. Поэтому вы идете к прапорщику Семенову и договариваетесь с ним, что он будет отправлять ваши письма с городского почтового ящика. Семенов предлагает также, чтобы девушка писала ответы на адрес его городской квартиры, а он будет носить эти письма вам. Таким образом, прапорщик организовал виртуальную частную почту поверх обычной почты.

VPN-сервисы делают то же самое, подменяя ваш IP-адрес адресом своего сервера, зачастую расположенного в другой стране. Трафик между вами и VPN-сервером зашифрован, поэтому никто, даже ваш провайдер, не сможет определить, на какие сайты вы ходили и что там делали. Минус такой схемы в том, что бесплатные VPN-сервисы не отличаются высокой скоростью, да и уровень предоставляемой ими конфиденциальности зачастую сомнителен. А надежные и высокоскоростные VPN-сервисы требуют хоть и небольшой, но регулярной оплаты — в среднем, 2-5 долларов в месяц. Ну, так ведь и прапорщик Семенов вряд ли будет носить чужие письма «за спасибо».

Зачем подключать роутер к VPN

Подключить компьютер к VPN несложно. Вам не нужно разбираться, «как все устроено», достаточно скачать с сайта провайдера VPN-сервиса специальную утилиту, запустить ее, ввести полученные при регистрации логин/пароль — и все. Но при этом «свободный Интернет» будет только на этом компьютере. Все остальные устройства — пусть даже и подключенные к тому же роутеру — будут по-прежнему «под колпаком». Можно, конечно, установить ту же утилиту на все остальные компьютеры, а на смартфоны — аналогичные мобильные приложения (которые тоже можно скачать с сайта провайдера сервиса). Но это слишком хлопотно, намного удобнее подключить через VPN сам роутер. Правда, тут уже потребуется немного разобраться.

Во-первых, не всякий роутер в принципе может работать VPN-клиентом. Если настроить подключение не удается, то вполне возможно, что прошивка вашего роутера просто не позволяет подключаться к VPN-серверу поверх обычного интернета. В этом случае можно воспользоваться альтернативной прошивкой для роутеров DD-wrt или Tomato, но это потребует определенных знаний и навыков.

Во-вторых, многие, способные подключаться к VPN, роутеры предлагают небольшой выбор протоколов для подключения (OpenVPN, PPTP, L2TP и т.д.), а иногда выбора нет вообще и доступный протокол только один. Если вы подсоединяетесь к определенному VPN-серверу, убедитесь, что у него найдется хотя бы один общий протокол с вашим роутером.

Как подключить роутер к VPN

Зайдите в веб-интерфейс роутера, как это описано в руководстве по эксплуатации (обычно он находится по адресу 192.168.0.1 или 192.168.1.1). Если в меню найдется раздел «VPN-клиент», воспользоваться следует именно им — ваш роутер подготовлен для работы с VPN, и никаких проблем не предвидится.

Если такого раздела нет, попробуйте создать новое WAN-подключение. Для этого надо найти пункт меню «WAN» или «Internet». Иногда этот пункт расположен в корневом меню, иногда — в разделах «Connections», «Network» или «Settings». На открывшейся странице следует создать новое подключение и выбрать необходимый протокол.

Если вариантов выбора больше одного (и VPN-сервер, и роутер имеют несколько общих протоколов), то имейте в виду, что OpenVPN считается более безопасным, но он довольно сильно нагружает процессор роутера и может снижать скорость соединения.

При выборе PPTP и L2TP вам потребуется ввести данные, полученные от VPN-сервиса при регистрации: адрес сервера, пароль и логин. Иногда также требуется ввести IP-адреса DNS-серверов. Также следует задать получение IP-адреса от сервера (Dynamic IP).

Поищите на сайте VPN-сервиса описание настроек роутеров — даже если вашей модели там нет, посмотрите какие именно параметры требуется ввести.

При выборе OpenVPN вам может потребоваться загрузить конфигурационный файл с расширением .ovpn — он содержит настройки, относящиеся к конкретному серверу. Этот файл также можно загрузить с сайта VPN-сервиса.

Сохраните настройки и дождитесь подключения к WAN (возможно, потребуется перезагрузка роутера). Если подключения не происходит, попробуйте отключить в настройках роутера IPv6, найти опцию VPN Passthrough и убедиться, что она включена или отключить NAT для клиентов.

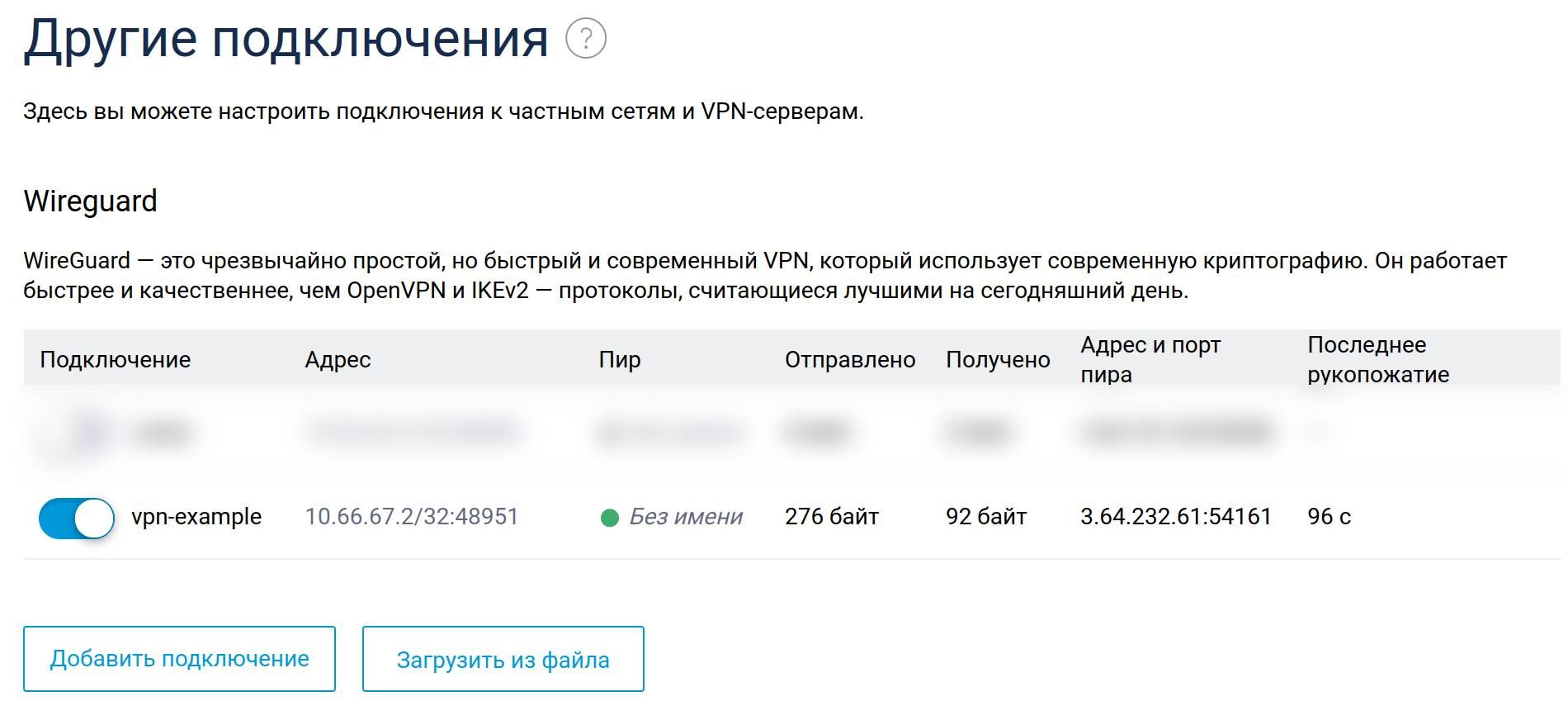

В данной заметке я расскажу, как организовать соединение с вашей локальной сетью за роутером Keenetic, если у вас уже настроен выход в интернет через WG сервер с роутера и телефона.

Использование VPN сегодня это такая же необходимость, как установка сложных уникальных паролей и двухфакторная авторизация. Для меня отсутствие VPN — это как уйти из дома и не закрыть на ключ дверь.

Помимо защиты ваших интернет соединений VPN может обеспечить соединение с вашей домашней сетью. Таким образом я организую свое небольшое облако. Файлы из моей домашней сети всегда доступны, где бы я не был.

Как я уже говорил у вас уже должен быть настроен Wireguard сервер, роутер и телефон должны выходить через этот сервер в интернет. Я же расскажу, как с телефона попасть в локальную сеть за роутером с использованием Wireguard, и при этом не потерять VPN выход в интернет. Для этого нужно будет использовать консоль роутера Keenetic.

Спонсор поста

Настройка Keenetic

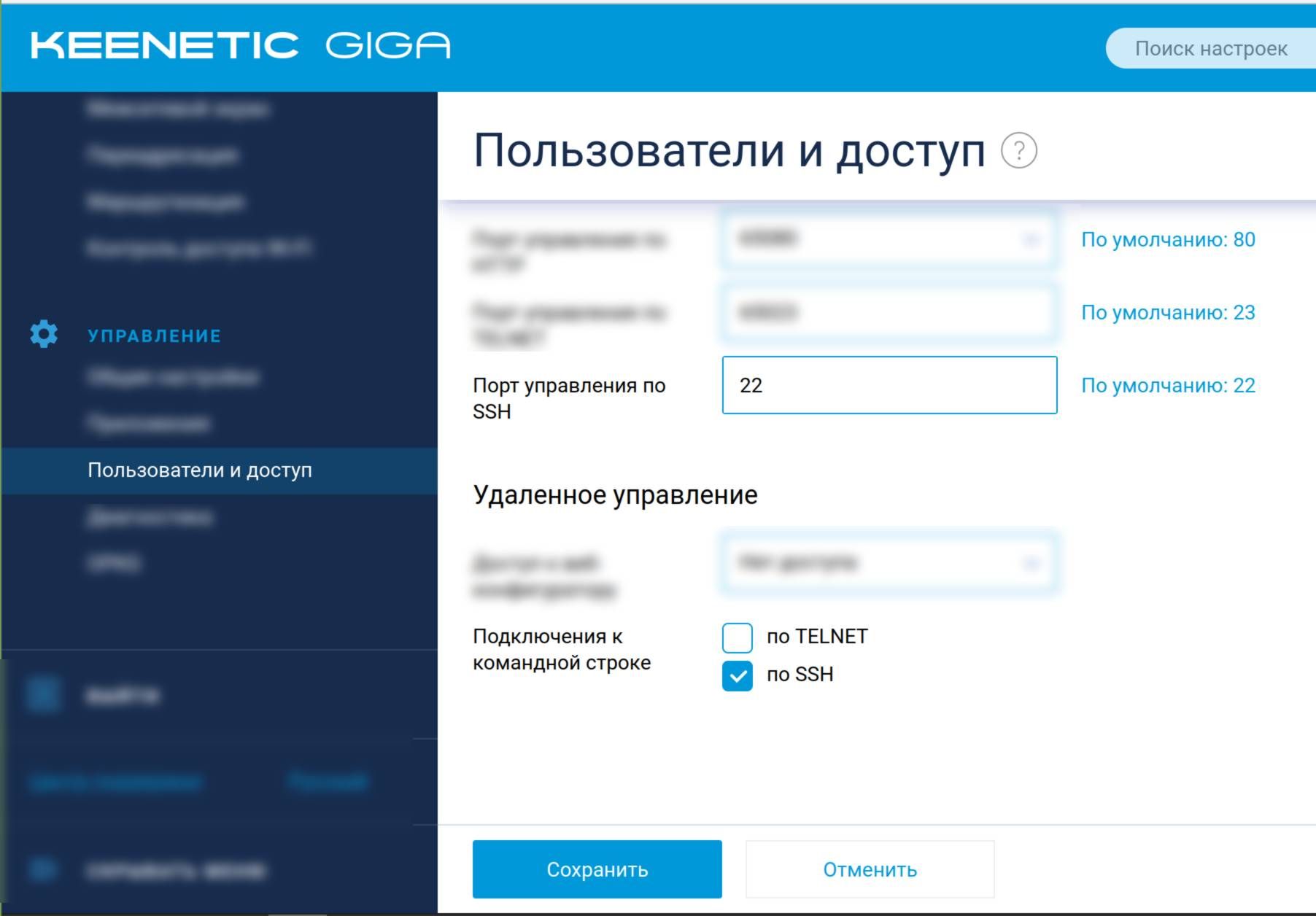

Если доступа в консоль нет, то его надо включить. Для этого перейдите в раздел “Управление” -> “Пользователи и доступ”. Проверьте что установлен порт управления по SSH и активирован пункт “Подключения к командной строке по SSH”.

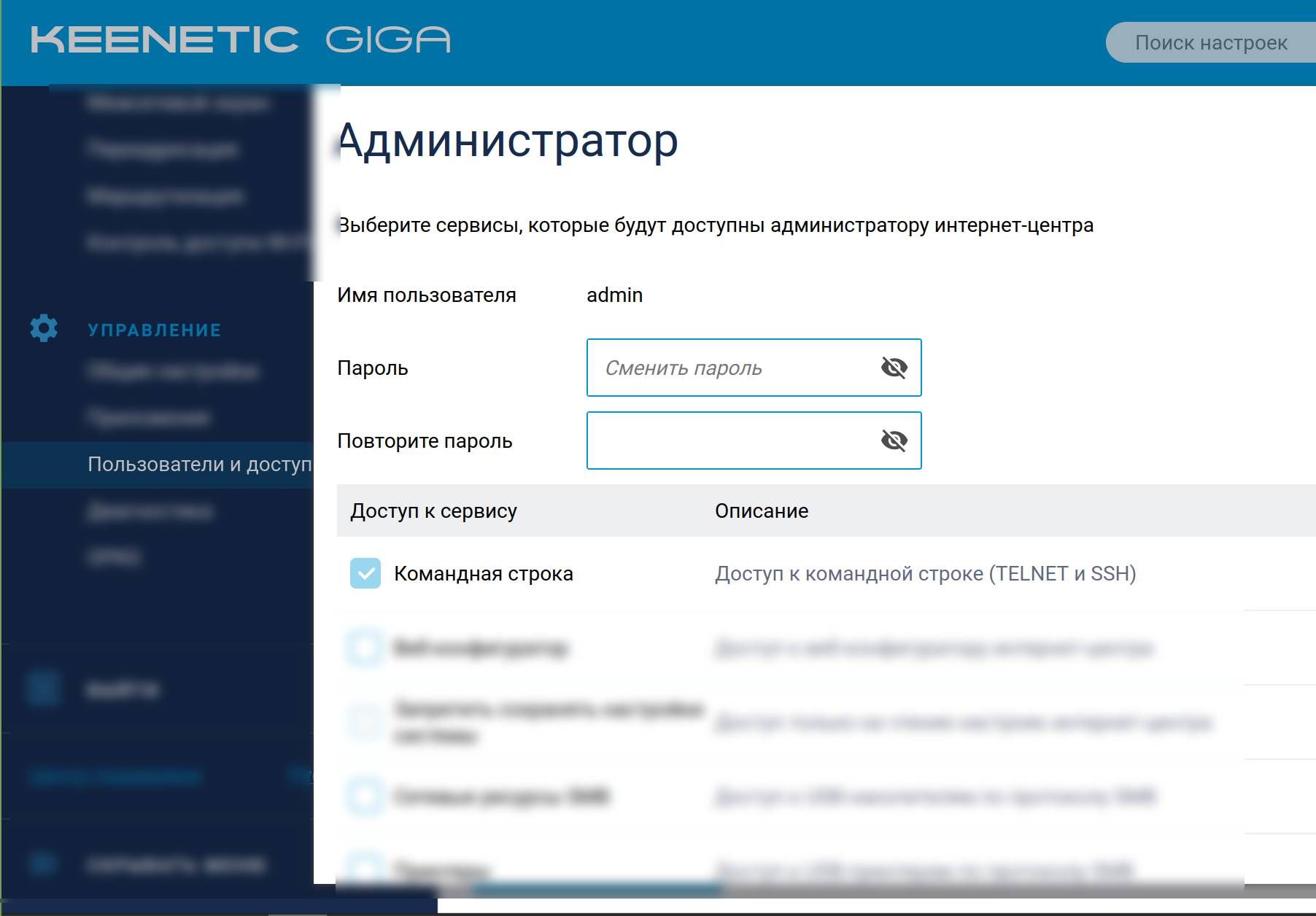

Также убедитесь, что у вас есть пользователь, у которого есть права входа через SSH. На той же странице у вас есть список пользователей. Зайдите в редактор прав пользователя, и убедитесь что у него активирован пункт “Доступ к командной строке (TELNET и SSH)”.

Теперь заходим в консоль управления роутером.

ssh username@192.168.0.1

(config)>Первым делом нам надо узнать, какой интерфейс был присвоен нашему соединению на роутере. Если это ваше первое соединение с Wireguard, то скорее всего это Wireguard0. Но давайте убедимся в этом.

Для этого необходимо ввести interface Wire и нажать Tab:

(config)> interface Wire

Usage template:

interface {name}

Choose:

Wireguard

Wireguard0Чтобы точно убедиться выведите информацию об интерфейса.

(config)> show interface Wireguard0

id: Wireguard0

index: 1

type: Wireguard

description: vpn-example

interface-name: Wireguard0

link: up

connected: yes

state: up

mtu: 1324

tx-queue-length: 50

address: 10.66.67.2

mask: 255.255.255.255

uptime: 5

global: no

security-level: public

wireguard:

public-key: PUBLIC_KEY

listen-port: 48951

status: up

peer:

public-key: PUBLIC_KEY

local: 37.112.97.194

local-port: 48951

via: PPPoE0

remote: 3.64.232.61

remote-port: 54161

rxbytes: 92

txbytes: 180

last-handshake: 5

online: yesПо названию и адресу понимаем, что это нужное соединение.

Нужно добавить правило на IN, иначе запросы в локальную сеть будут дропаться. Не забудьте заменить Wireguard0 на другое значение, если у вас задействован другой интерфейс.

(config)> interface Wireguard0

Core::Configurator: Done.

(config-if)> ip access-group _WEBADMIN_Wireguard0 in

Network::Acl: Input "_WEBADMIN_Wireguard0" access list added to "Wireguard0".

(config-if)> system configuration save

Core::ConfigurationSaver: Saving configuration...Теперь надо добавить статический маршрут до сети Wireguard.

(config)> ip route 10.66.67.0 255.255.255.0 Wireguard0 auto

Network::RoutingTable: Added static route: 10.66.67.0/24 via Wireguard0.Не забудьте заменить значения на свои. 10.66.67.0 на свою подсеть Wireguard, а Wireguard0 на свой интерфейс.

Настройка сервера WG

Теперь нужно настроить сервер Wireguard. Для этого нужно отредактировать файл конфигурации, обычно он лежит в папке /etc/wireguard/wg0.conf. Зайдите под root.

su

nano /etc/wireguard/wg0.conf[Interface]

Address = 10.66.67.1/24,fd42:42:43::1/64

ListenPort = 54161

PrivateKey = PRIVATE_KEY

PostUp = iptables -A FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE; ip6tables $

PostDown = iptables -D FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE; ip6table$

### Client router

[Peer]

PublicKey = PUBLIC_KEY

PresharedKey = PRESHARED_KEY

AllowedIPs = 10.66.67.2/32,fd42:42:43::2/128,192.168.1.0/24

### Client phone

[Peer]

PublicKey = PUBLIC_KEY

PresharedKey = PRESHARED_KEY

AllowedIPs = 10.66.67.3/32,fd42:42:43::3/128У нас тут все стандартно. Два пира, один из них роутер, второй телефон. Для роутера необходимо указать в AllowedIPs вашу локальную сеть, в данном случае 192.168.1.0/24.

После этого отключим и включим WG соединение.

wg-quick down wg0

[#] ip link delete dev wg0

[#] iptables -D FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE; ip6tables -D FORWARD -i wg0 -j ACCEPT; ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

wg-quick up wg0

[#] ip link add wg0 type wireguard

[#] wg setconf wg0 /dev/fd/63

[#] ip -4 address add 10.66.67.1/24 dev wg0

[#] ip -6 address add fd42:42:43::1/64 dev wg0

[#] ip link set mtu 8921 up dev wg0

[#] ip -4 route add 192.168.0.0/24 dev wg0

[#] iptables -A FORWARD -i eth0 -o wg0 -j ACCEPT; iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE; ip6tables -A FORWARD -i wg0 -j ACCEPT; ip6tables -t nat -A POSTROUTING -o eth0 -j MASQUERADEПосле этого у вас должен появится доступ к локальной сети роутера с телефона через Wireguard VPN. По аналогии можно настроить доступ к локальной сети для остальных устройств.

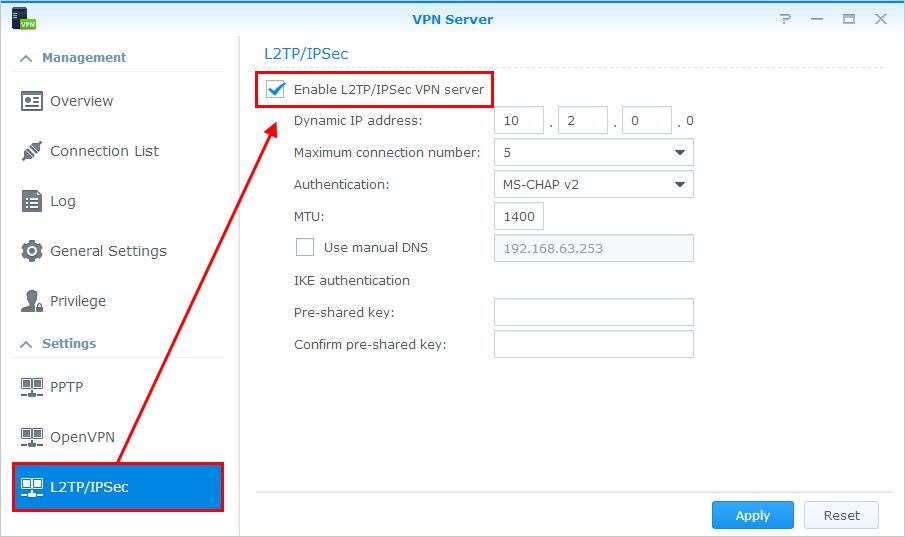

Все чаще возникают ситуации, в которых пользователям, находящимся в пути, приходится обращаться к домашней сети и сетевому хранилищу. Для минимизации рисков в незашифрованных беспроводных сетях при подобных действиях рекомендуется организовать «виртуальную частную сеть» (Virtual private network, VPN). Преимущество подобного VPN-соединения в сравнении с решением, использующим динамическую систему доменных имен: вы используете прямую связь со всей вашей домашней сетью, такую же, как если бы вы сидели дома, в рабочем кабинете. В этой статье мы расскажем, как настроить функцию VPN в сетевом хранилище Synology и сконфигурировать устройства.

1 VPN-соединение с сетевым хранилищем Synology

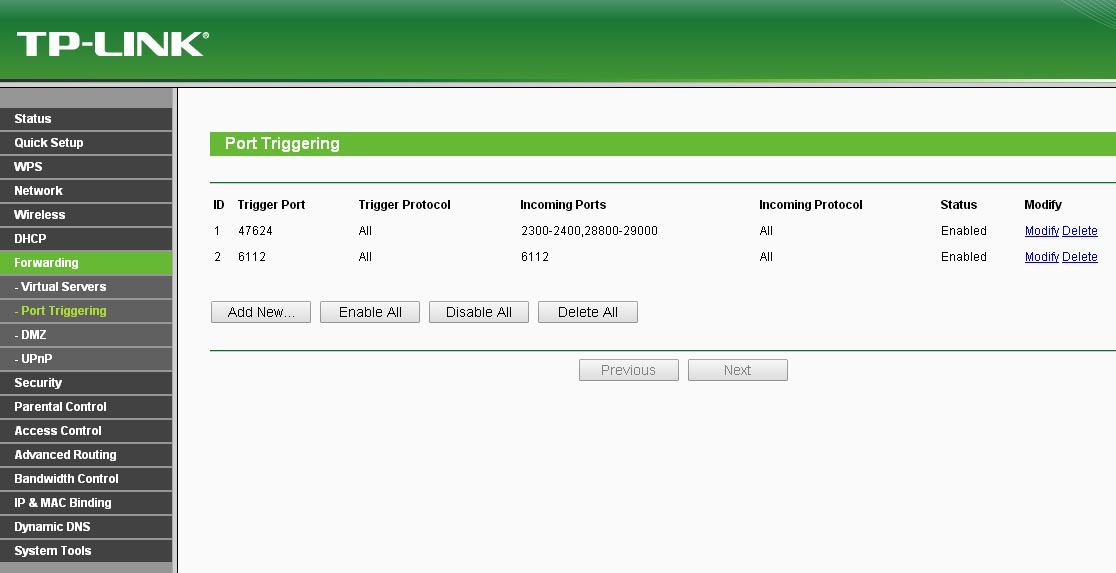

Важный момент: если вы используете брандмауэр сетевого хранилища, следует открыть указанные выше порты. Кроме того, в диалоговом окне «VPN-сервер» необходимо выбрать пункт «Привилегии» и ограничить права пользователей, которым запрещен доступ по VPN. Во избежание этих действий в будущем выберите в левом столбце раздел «Общие настройки» и снимите галочку в пункте «Предоставить права доступа по VPN для новых пользователей». Пользователи, имеющие права доступа по VPN, перечислены в пункте «Протокол». Системы сетевого хранения данных производства компаний Asustor и Qnap также поддерживают доступ по VPN. Настройка практически одинакова: запуск приложения (Asustor — «VPN-сервер», Qnap — «QVPN-сервис»), выбор типа VPN и ввод необходимой информации.

2 Настройка переадресации портов на маршрутизаторе

Затем щелкните по пункту меню «Интернет | Разрешения» и активируйте вкладку «Переадресация портов» для настройки переадресации. Перейдите вниз, к пункту «Добавить разрешенное устройство», и выберите ваше сетевое хранилище. После нажатия кнопки «Новое разрешение» выберите опцию «Разрешение портов», затем в пункте «Применение» выберите «Название фильтра» и впишите название, например «VPN-сервер». В разделе «Протокол» выберите «UDP», в пунктах «Порт к устройству», «До порта» и «Желаемый внешний порт (IPv4)» введите число «500» и подтвердите ввод, нажав «OK». Затем аналогичным образом настройте переадресацию UDP-портов 1701 и 4500. Сохраните настройки, щелкнув по кнопке «OK».

3 Создание VPN-соединения с Windows 10

В диалоговом окне «Регистрация» введите данные, которые вы используете для подключения к сетевому хранилищу, и щелкните «OK». Через несколько секунд (в это время Windows 10 и сетевое хранилище обмениваются данными о типе VPN) будет создано подключение, и вы сможете получить доступ ко всем доступным в вашей домашней сети ресурсам, в том числе к маске конфигурации сетевого хранилища Synology.

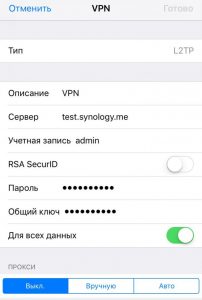

4 Настройка VPN на мобильных устройствах

Android: откройте «Настройки», в пункте «Сетевые подключения» нажмите «Дополнительные настройки» и добавьте новое подключение, нажав на «+». После этого в разделе «Тип» выберите пункт «L2TP/IPSec PSK», введите «Адрес сервера» (динамический DNS-адрес вашего хранилища), а также «IPsec Pre-shared Key» (то есть заданный в шаге 1 пароль), далее нажмите «Сохранить». В завершение коснитесь нового подключения, введите имя пользователя и пароль, активируйте опцию «Сохранить данные учетной записи» и нажмите «Подключить».

iOS: перейдите в «Настройки | Основные | VPN | Добавить VPN» и в пункте «Тип» выберите «L2TP». После этого введите данные в «Описание», в пункте «Сервер» укажите динамический DNS-адрес вашего сетевого хранилища и в завершение, в пункте «Секретный пароль» — заданный на шаге 1 пароль. Данные доступа укажите в пунктах «Логин» и «Пароль». Затем нажмите «Готово», вернитесь к предыдущему диалоговому окну и установите переключатель в разделе «Конфигурация VPN» в положение «Вкл» для установки соединения.