Как было описано ранее, при возникновении более одного сетевого сегмента (к примеру: сегмент серверов, сегмент пользователей) требуется устройство третьего уровня модели OSI (L3), т.е. маршрутизирующее устройство.

Если в сети находится большое кол-во информационных ресурсов (файловый сервер, корпоративный портал, виртуальная инфраструктура) и требуется высокая скорость маршрутизации внутри сети, то необходимо применять коммутаторы третьего уровня модели OSI. Различие маршрутизатора и коммутатора третьего уровня было описано ранее.

Как только появляется необходимость маршрутизации трафика во внешнюю сеть (Internet) необходимо использовать маршрутизатор или межсетевой экран. Рассмотрим отличия этих устройств. В чем разница? Где использовать межсетевой экран, а где маршрутизатор?

В качестве примера будем рассматривать маршрутизаторы и межсетевые экраны компании Cisco.

Если посмотреть на функции и технологии, которые обычно используют организации, то они присутствуют как в межсетевых экранах так и в маршрутизаторах:

- Маршрутизация с использованием динамических протоколов маршрутизации (RIPv1,2, OSPF, EIGRP)

- NAT — Network Address Translation (трансляция сетевых адресов)

- Фильтрация трафика (Access list)

- Site-to-Site VPN

- Remote Access VPN

Что касается IPS, то в современных маршрутизаторах так же доступна данная функция, включаемая дополнительной лицензией.

Рис. 1 — Маршрутизатор Cisco ISR G2 2921

В межсетевых экранах серии Cisco ASA 5500 возможно использовать функционал IPS, применив специальный модуль AIP-SSM.

Рис. 2 — IPS модуль AIP-SSM для межсетевых экранов Cisco ASA 5500

Начиная с серии Cisco ASA 5500-X, функция IPS интегрирована и не требует установки дополнительных модулей. Для активации требуется соответствующая лицензия.

Рис. 3 — Межсетевой экран Cisco ASA 5500-X

Главное предназначение Cisco ASA это безопасность. И такие функции безопасности как межсетевой экран, IPS, VPN, подключение удаленных пользователей, с технической точки зрения реализованы лучше чем на обычном маршрутизаторе. В межсетевых экранах по умолчанию включены многие функции безопасности, которые на маршрутизаторе необходимо настраивать в ручную, либо вообще отсутствуют.

Рассмотрим ключевые функции Cisco ASA не вдаваясь в технические подробности:

- Deep packet inspectoin — глубокий анализ пакетов;

- Identity Firewall (IDFW) — предоставление доступа к сети и ее сегментам на основе учетных данных из LDAP (Acive Directory);

- TrustSec — похоже на IDFW, но более гибкая технология. Работает в связке с Cisco ISE;

- IPS — в новой серии Cisco ASA 5500-X функция активируется дополнительной лицензией, без приобретения модуля;

- Cisco ASA CX — безопасность с учетом контекста, контроль использования приложений для пользователей и групп, WEB фильтр с проверкой репутации;

- Два режима работы МЭ — маршрутизируемый (Routed) и прозрачный (Transparent Mode);

- NAT, Twice NAT;

- Remote Access VPN (Client, Clientless);

- Site-to-Site IPsec VPN;

- Кластеризация — возможность создания кластера из 8 устройств (МЭ);

Межсетевой экран это в первую очередь фильтр. Использование МЭ исключительно для маршрутизации будет неправильным, тем более что многие функции доступны только в традиционных маршрутизаторах:

- BGP;

- MPLS;

- DMVPN;

- GRE;

- WLAN Controller

Несколько полезных графиков:

Если подвести итог, то можно сделать некоторый вывод.

Межсетевой экран стоит выбрать в том случае, когда в головном офисе требуется организовать безопасный доступ в Интернет, защищенный удаленный доступ пользователей и подключение удаленных филиалов.

Маршрутизатор же больше подходит для небольших филиалов, т.к. он обойдется дешевле, при этом сможет объединить большинство необходимых функций.

Для крупных организаций, имеющих большое количество филиалов, будет разумным применение обоих устройств, где маршрутизатор будет использоваться для динамической маршрутизации (OSPF, EIGRP, BGP). Тем самым разгружается МЭ, обеспечивающий функции безопасности (фильтрация, IPS, VPN и т.д.)

Маршрутизируем и защищаем сеть

Время на прочтение

9 мин

Количество просмотров 21K

Роутер (router) в переводе с английского дословно означает маршрутизатор. Но, как всегда, дословный перевод не всегда отражает реальность. Модели «роутеров для доступа в Интернет», предлагаемые большинством вендоров, по факту представляют собой межсетевой экран, сочетающий и простые функции вроде фильтрации по MAC, и «продвинутые» анализаторы, например, контроль приложений (Application Patrol).

Так что же такое маршрутизатор, межсетевой экран, и где их можно встретить?

Маршрутизатор

В самом названии маршрутизатор заключена расшифровка его предназначения.

В классическом (академическом) представлении маршрутизатор нужен для трансляции пакетов между раздельными IP сетями. Это решает вопрос объединения разрозненных LAN и предотвращения роста широковещательного трафика в одной большой локальной сети разделением её на сегменты. Разумеется, для правильного перенаправления трафика необходимо знать, куда его отправлять, то есть выстраивать маршрут (автор благодарит «Капитана Очевидность» за точную формулировку).

Современные модели маршрутизаторов работают выше 3-го уровня модели OSI. Помимо трансляции IP пакетов из одной сети в другую, эти устройства часто имеют функции управления трафиком, например, возможность закрывать/открывать TCP или UPD порты, выполнять функции Port Address Translation, PAT (иногда называется Destination NAT, DNAT) и так далее. Также для работы некоторых протоколов необходимо, чтобы маршрутизатор умел работать как Application-level gateway, ALG, для обеспечения работы таких протоколов как: PPTP, IPsec, RTSP, SIP, H.323, SMTP, DNS, TFTP.

Маршрутизатором может быть и старый компьютер с настроенной таблицей маршрутов, и специализированное сетевое устройство, которое только и делает, что анализирует простейшие условия вроде списков ACL и перебрасывает пакеты из одной сети в другую.

В частности, маршрутизаторы в виде отдельных устройств применяются, если требуется не только логическое (VLAN) но и физическое разделение на подсети. Например, нужно отделить сеть кампуса, где живут студенты, от университетской сети, где идут исследования.

В современных локальных сетях вместо маршрутизаторов в виде отдельных устройств часто используются коммутаторы L3, позволяющие управлять VLAN, и соответственно, отдельными подсетями.

Пример из практики. Сеть небольшого предприятия, где в качестве ядра сети использовался Cisco Catalyst 3750. Согласно требованиям безопасности, коммутаторы уровня доступа были настроены по принципу: один коммутатор — одна подсеть — один VLAN. Для удешевления проекта выбрали свичи от 3Com. Проще говоря, каждый 3Com был подключен строго в одном VLAN и в одной подсети, а пакеты между подсетями ходили через Catalyst.

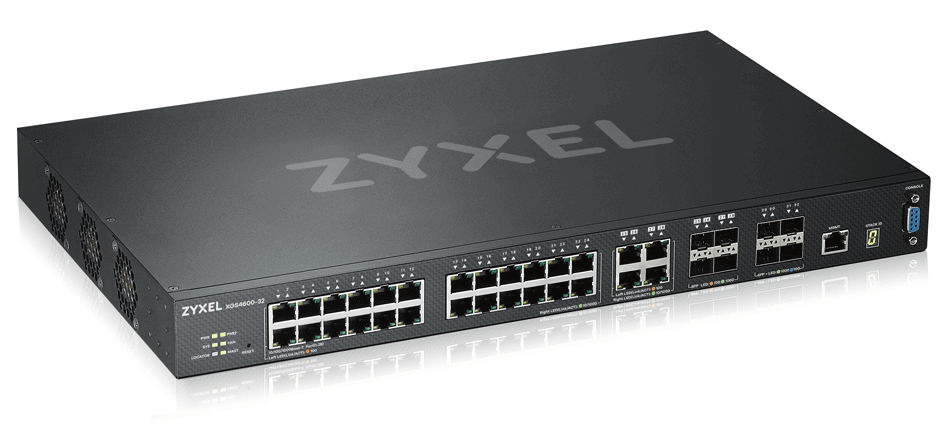

С задачей маршрутизацией между VLAN вполне справится L3 коммутатор Zyxel XGS4600-32. Помимо перенаправления пакетов он обладает ещё множеством полезных функций.

Рисунок 1. Коммутатор Zyxel XGS4600-32 L3 с функциями маршрутизатора.

Межсетевой экран

Обычный набор встроенных функций МСЭ (межсетевой экран): антивирус, IDP, патруль приложений — позволяет проверять трафик вплоть до 7 уровня OSI. Помимо этого, есть и другие возможности контроля, отсутствующие в обычных маршрутизаторах.

Разумеется, многие межсетевые экраны обладают стандартным «джентльменским набором» типичного маршрутизатора. Но «сила» МСЭ определяется наличием функций по фильтрации и управлению трафиком, а также усиленном аппаратным обеспечением для реализации этих задач.

Стоит отметить, что набор возможностей фильтрации того или иного устройства МСЭ вовсе не означает: «Чем больше функций смогли «накрутить», тем «лучше» межсетевой экран». Основной ошибкой было бы при покупке делать акцент на длине перечня всевозможных «фишек», без учета конкретного предназначения, конструктивных особенностей, параметров быстродействия и других факторов. Все должно быть строго дозировано и сбалансировано без перекосов в сторону «сверхбезопасности» или «суперэкономии».

И тут администратор сети сталкивается с первой проблемой. Если для SOHO сегмента не так уж сложно сформулировать типичный набор требований, то для корпоративного сегмента это требует дополнительной подготовки. Для лучшего удовлетворения нужд бизнеса существуют различные устройства — каждое под свою нишу. Например, для VPN Gateway набор функций по обеспечению безопасности, разумеется, играет большую роль, но основной задачей является все же создание и поддержание работоспособности VPN каналов. В качестве примера такого устройства можно привести ZyWALL VPN1000

Рисунок 2. Межсетевой экран VPN — ZyWALL VPN1000

А вот для Secure Gateway всевозможные фильтры, «Песочница» и другие виды проверок стоят на первом месте. В качестве примера такого специализированного устройства для повышения уровня защиты можно привести ZyWALL ATP800.

Рисунок 3. Межсетевой экран для обеспечения безопасности — ZyWALL ATP800.

Как видно из рисунков, внешний вид подобных устройств может быть весьма схож, а всё отличие заключается внутри — программном и аппаратном обеспечении. Более подробно об можно прочитать в статье «Для тех, кто выбирает межсетевой экран».

Механизмы защиты межсетевых экранов

Теперь, когда мы обсудили отличия между маршрутизаторами и сетевыми экранами, а также между различными типами межсетевых экранов — самое время поговорить о методах поддержания требуемого уровня безопасности. Какие этапы защиты, через которые проходит трафик, помогают поддерживать сеть в безопасности?

Firewall

Данный сервис перешел «по наследству» от маршрутизаторов. При помощи файрвола отслеживаются и блокируются нежелательные адреса, закрываются порты, анализируются другие признаки пакетов, по которым можно «вычислить» нежелательный трафик. На этом этапе происходит отражения большого числа угроз, таких как попытки соединиться с общедоступными TCP портами, бомбардировка пакетами с целью выведения системы из строя и так далее.

IP Reputation

Это облачное расширение функций обычного файрвола и безусловный шаг вперед. Дело в том, что в обычной ситуации система ничего не знает об источнике или приемнике (в зависимости от типа трафика). Если это явно не прописано в правилах файрвола, например, «Запретить», то трафик будет проходить, пусть даже от самых вредоносных сайтов. Функция IP Reputation позволяет проверить, является ли IP-адрес подозрительным или «засветился» в той или иной базе данных по проверке репутации. Если со стороны базы данных поступили сведения о плохой репутации IP адреса, то появляется возможность для маневра: оставить прохождение трафика без изменений, запретить полностью или разрешить при определенном условии.

Проверка происходит быстро, потому что отправляется только сам IP адрес и короткий запрос, ответ также приходит в крайне лаконичной форме, что не оказывает сильного влияние на объем трафика.

SSL Inspection

Позволяет проверять трафик, зашифрованный по протоколу SSL для того, чтобы остальные профили МСЭ могли раскрывать пакеты и работать с SSL трафиком как с незашифрованным. Когда информационный поток защищен от внешнего доступа при помощи шифрования, то и проверить его не представляется возможным — для этого тоже нужен доступ к его содержанию. Поэтому на этапе проверки трафик расшифровывается, прочитывается системой контроля и повторно шифруется, после чего передается в пункт назначения.

С одной стороны, внешне это напоминает атаку man-in-middle, что выглядит как нарушение системы защиты. С другой стороны, SSL шифрование защищает не только полезную информацию, но и всевозможные нарушения корпоративной безопасности. Поэтому применение SSL Inspection на этапе санкционированной проверки выглядит весьма оправданным.

Intrusion Detection/Prevention Service

Системы обнаружения вторжений Intrusion Detection System, IDS, давно нашли применение в межсетевых экранах. Данная функция предназначена для сетевого мониторинга, анализа и оповещения в случае обнаружения сетевой атаки. Механизм IDS основывается на определённом шаблоне и оповещает при обнаружении подозрительного трафика. К сожалению, IDS сами по себе не в состоянии остановить атаку, они лишь оповещают о ней.

А вот система предотвращения вторжений — Intrusion Prevention Service, IPS, является определенным шагом вперед и, помимо обнаружения нежелательного трафика, способна сама блокировать или отбрасывать нежелательные пакеты. Тем самым предотвращая попытки взлома или просто нежелательные события.

Для обеспечения работы IPS — используются специальные сигнатуры, благодаря которым можно распознавать нежелательный трафик и защищать сеть как от широко известных, так и от неизвестных атак. Помимо предотвращения вторжения и распространение вредоносного кода, IPS позволяет снизить нагрузку на сеть, блокируя опасный или попросту бесполезный трафик. База данных IPS включает информацию о глобальных атаках и вторжениях, собранную на публичных или специализированных закрытых сайтах, что позволяет обнаружить сетевые атаки при минимальном количестве ошибочных срабатываний.

Antimalware

Исторически под этим названием понимают классический антивирус, но в последнее время область применения данного механизма защиты значительно расширена и включает в себя не только защиту от вирусов, но и от другого вредоносного кода, включая фишинговые приложения, небезопасные скрипты и так далее.

В качестве «движка» (engine) в межсетевых шлюзах Zyxel используются локальные сигнатуры от BitDefender и облачные от McAfee.

Sandbox

Традиционно из самых больших проблем сетевой безопасности является постоянное распространение новых вирусов.

Выше уже описывались другие средства защиты: IPS и антивирус (antimalware) для защиты сетей. Однако эти две функции не всегда эффективны против новых модификаций вредоносного кода. Зачастую приходится сталкиваться с мнением о том, что антивирус «на потоке» способен определить только очень простые и широко известные угрозы, в первую очередь полагаясь на записи в антивирусных базах. Для более серьезных случаев требуется поведенческий анализ. Грубо говоря, нужно создать для предполагаемого вредоносного кода комфортные условия и попробовать его запустить.

Как раз «Песочница» (Sandbox) — это и есть виртуализированная, изолированная и безопасная среда, в которой запускаются неизвестные файлы для анализа их поведения.

«Песочница» работает следующим образом:

Когда файл проходит через вирусную программу, она сначала проверяет базу данных защиты от вредоносных программ.

Если файл неизвестен, его копия перенаправляется в Sandbox.

Эта служба проверяет файл и определяет, является ли он нормальным, подозрительным или опасным.

По результатам проверки «Песочница», размещенная в облаке, получит новую информацию об этом новом элементе и сохранить её в своей базе данных для аналогичных случаев. Таким образом, облачная архитектура не только делает его общедоступным, но и позволяет постоянно обновлять в режиме реального времени.

В свою очередь, база данных защиты от вредоносных программ регулярно синхронизируется с «Песочницей», чтобы поддерживать ее в актуальном состоянии и блокировать новые вредоносные вирусы в режиме реального времени.

E-mail security

Данная служба включает в себя антиспам и проверку на фишинговые вложения.

В качестве инструментов в настройках «Anti-Spam» доступно:

- «белый список» — «White List», чтобы определять и пропускать полезную почту от доваренных отправителей.

- «черный список» — «Black List» для выявления и обработки спама;

- также возможна проверка электронной почты на наличие в «черных списках» DNS (DNSBL),

Примечание. DNSBL — это базы данных, где указываются домены и IP адреса подозрительных серверов. Существует большое число серверов DNSBL которые отслеживают IP адреса почтовых серверов, имеющих репутацию источников спама и заносят их в свои базы данных.

Content Filtering

Говоря про контентную фильтрацию, в данном случае мы будем иметь в виду ZYXEL Content Filtering 2.0, который служит для управления и контроля доступа пользователей к сети.

Механизм наблюдения Zyxel Content Filtering 2.0 изучает особенности поведения пользователей в Интернет. Это позволяет оперативно сканировать принимаемую информацию из глобальной сети.

Проще говоря, данная система повышает уровень безопасности, блокируя доступ к опасным и подозрительным веб-сайтам и предотвращает загрузку с них вредоносного кода. В целях стандартизации и унификации настроек можно применять политики, например, для точно настраиваемой блокировки и фильтрации.

Если говорить об изменениях (собственно, почему «2.0»), то в новой версии Content Filtering были внесены несколько существенных изменений, в частности:

- улучшено представление информации;

- расширен спектр обнаруживаемых угроз;

- добавлена фильтрацию по URL-адресам и доменам HTTPS;

- добавлен безопасный поиск и блокирование по GeoIP.

Переход на Content Filtering 2.0 происходит через загрузку соответствующего микрокода.

Отдельно стоит сказать о пополнении информационной базы. За счет обработки более 17 миллиардов транзакций каждый день, выполняемых 600 миллионами пользователей из 200 стран, пополняется глобальная база данных, и с каждым новым «знанием» повышается степень защиты системы. Стоит также отметить, что >99% контролируемого контента уже содержится в локальном кэше, что позволяет быстрее обрабатывать поступающие запросы.

Таблица 1. Security Service Content Filtering 2.0 — Схема применения.

Application Patrol

Данная служба работает на 7 уровне OSI и проверяет популярные сетевые приложения, включая социальные сети, игры, бизнес-приложения совместно с моделью их поведения.

В Zyxel Application Patrol применяется модуль Deep Packet Inspection (DPI) для контроля использование сети. Данный модуль распознает 19 категорий приложений, что позволяет адаптировать протоколы управления с учетом конкретных приложений и их поведения.

Среди механизмов защиты можно отметить: назначение приоритетов для приложений, контроль полосы пропускания для каждого приложения, блокировка нежелательных приложений. Данные меры не только повышают уровень безопасности, но и улучшают работу сети в целом, например, через запрет нецелевого использования полосы пропускания.

Основой для идентификации приложений служат специальные сигнатуры, полученные благодаря анализу данных, модели поведения и так далее. Собранная информация хранится в база данных Zyxel и содержит данные о большом количестве различных приложений, включая особенности их поведения, генерируемый трафик и так далее. База данных постоянно обновляется.

В итоге

Мы только поверхностно пробежали по небольшой части функций, которые отличают маршрутизатор от межсетевого экрана. Тем не менее, очевидно, что эти устройства имеют разное предназначение, функции, схемы использования. Эти особенности находят свое отражение как при проектировании новых сетей, так и при эксплуатации уже существующих.

Полезные ссылки

- Telegram chat Zyxel

- Форум по оборудованию Zyxel

- Много полезного видео на канале Youtube

- Для тех, кто выбирает межсетевой экран

- Коммутаторы Zyxel L3 серии XGS4600

- Межсетевой экран VPN ZyWALL VPN1000

- Межсетевой экран ATP ZyWALL ATP800

- Фильтрация контента Content Filtering 2.0

- Zyxel Application Patrol

- Что такое DNSBL и как туда вам не попасть

Почти для каждой сети используются три основных устройства- коммутатор, роутер и межсетевой экран. Они могут быть интегрированы в одно устройство для небольших сетей, например для домашних сетей, но это не относится к более крупным сетям. Для любой сети ни одно из трех устройств не может быть отклонено. Узнайте, как они работают и как они строят вашу сеть в этом посте.

Коммутатор – соедините свои устройства в сети

В локальной сети (LAN) функции сетевого коммутатора аналогичны путепроводам в городах, которые соединяют другие сетевые устройства, например, сетевые коммутаторы, роутеры, брандмауэры и точки беспроводного доступа (WAP), а также подключают клиентские устройства, такие как компьютеры, серверы, камеры с интернет-протоколом (IP) и IP-принтеры. Он предоставляет центральное место соединений для всех различных устройств в сети.

Рисунок 1: Коммутаторы соединяют различные сетевые устройства и клиентские устройства, такие как путепроводы в городах.

Как работает коммутатор?

Коммутатор переключает кадры данных, сохраняя таблицу того, какие адреса Media Access Control (MAC) были замечены на каком порту коммутатора. MAC-адрес является записью в аппаратном обеспечении контроллера сетевого интерфейса (NIC). Каждая сетевая карта и каждый порт коммутаторов и роутеров имеет уникальный MAC-адрес. Коммутатор изучает MAC-адреса источника и назначения из кадров данных и сохраняет их в таблице. Он ссылается на таблицу, чтобы определить, куда отправлять полученные кадры. Если он получает MAC-адрес назначения, которого нет в таблице, это наводняет кадр всем портам коммутатора, который известен как широковещательный. Когда он получает ответ, он помещает MAC-адрес в таблицу, и в следующий раз нет необходимости в его заполнении.

Рисунок 2: Коммутатор учится MAC-адрес из кадров данных.

Роутер — соединяет вас с Интернетом

Роутеры (также называемые маршрутизатором) — это аппаратные устройства, используемые для маршрутизации пакетов между различными сетями для подключения вашей сети к Интернету. На самом деле, Интернет состоит из сотен тысяч маршрутизаторов.

Как работает роутер?

Роутер проверяет IP-адреса источника и назначения каждого пакета, ищет пункт назначения пакета в таблице IP-маршрутизации роутера и направляет пакет на другой роутер или коммутатор. Процесс продолжается до того, как IP-адрес достигнет и ответит. Когда есть несколько способов перехода на место направления IP-адреса, маршрутизатор может выбрать наиболее экономичный вариант. Когда назначение пакета не указан в таблице, пакет будет отправлен на роутер по умолчанию (если он есть). Если для пакета не существует пункта назначения, он будет отброшен.

Рисунок 3: Как роутеры маршрутизируют пакеты от источника к пункту назначения.

Как правило, ваш роутер предоставляется вашим провайдером интернет-услуг (ISP). Ваш интернет-провайдер назначает вам один IP-адрес, который является общедоступным IP-адресом. Когда вы просматриваете Интернет, вы идентифицируетесь с внешним миром по общедоступному IP-адресу, а ваш частный IP-адрес защищен. Однако частные IP-адреса вашего рабочего стола, ноутбука, iPad, телевизионного медиа-бокса, сетевого копира совершенно разные. В противном случае маршрутизатор не может узнать, Какое устройство запрашивает что-то.

Что делает роутер?

Роутеры интерпретируют разные сети. Помимо наиболее часто используемой сети Ethernet, существует множество других сетей, таких как ATM и Token Ring. Сети инкапсулируют данные различными способами, поэтому они не могут общаться напрямую. Маршрутизаторы могут “переводить” эти пакеты из разных сетей, чтобы они могли понимать друг друга.

Роутеры предотвращают широковещательный шторм. Без роутера широковещательный канал будет идти на каждый порт каждого устройства и обрабатываться каждым устройством. Когда количество широковещательного канала слишком велико, хаос может возникнуть во всей сети. Роутер подразделяет сеть на две или более меньшие сети, которые связаны с ним, и он не позволяет широковещательный канал проходить между подсетями.

Рисунок 4: Широковещательный шторм возникает при большом количестве широковещаний.

Коммутаторы vs Роутеры

Зачем сравнивать коммутаторы и роутеры? Потому что коммутаторы уровня 3 могут выполнять маршрутизацию. Кто-то может спросить, почему бы просто не использовать коммутатор L3, тогда вам вообще не нужно роутер. Каждое устройство имеет свои особенности, и выбор зависит от многих факторов. С одной стороны, например, для небольшой сети с 10-100 пользователями, коммутатор L3 является излишним с точки зрения стоимости или функциональности. Подходящий роутер может хорошо выполнять свою работу по справедливой цене. С другой стороны, у вас могут быть коммутационные модули на роутерах, чтобы он работал как коммутатор L3 в соответствии с вашими потребностями. Таким образом, вопрос о том, какое устройство использовать, должно учитывать его масштабируемость, отказоустойчивость, функции программного обеспечения, производительность оборудования и т. д.

Межсетевой экран- это оборудование, которое защищает вашу сеть

Межсетевой экран (МСЭ) — это устройство обеспечения безопасности сети, которое осуществляет мониторинг входящего и исходящего сетевого трафика и на основании установленного набора правил безопасности принимает решения, пропустить или блокировать конкретный трафик. Межсетевые экраны используются в качестве первой линии защиты сетей. Они ставят барьер между защищенными, контролируемыми внутренними сетями, которым можно доверять, и ненадежными внешними сетями, такими как Интернет.

Рисунок 5: Межсетевые экраны устанавливают барьер между Интернетом и интрасетью/локальной сетью.

Помимо отделения локальной сети от Интернета, межсетевые экраны также могут использоваться для сегментирования важных данных от обычных данных в локальной сети. Это также может избежать внутреннего вторжения.

Рисунок 6: межсетевой экран отделяет важные данные от других.

Как работает межсетевой экран?

Один общий тип аппаратных средств брандмауэра позволяет определять правила блокировки, например, по IP-адресу, по протоколу управления передачей (TCP) или протоколу пользовательских диаграмм (UDP) порта. Поэтому нежелательные порты и IP-адреса запрещены. Некоторые другие межсетевые экраны представляют собой приложения программного обеспечения и сервисы. Такие межсетевые экраны похожи на прокси-сервер, который соединяет две сети. Внутренняя сеть не взаимодействует с внешней сетью напрямую. Сочетание этих двух типов обычно безопаснее и эффективнее.

Коммутатор, роутер & межсетевой экран: как они подключены?

Обычно роутер — это первое, что у вас будет в локальной сети, межсетевой экран между внутренней сетью и роутером позволяет фильтровать все входящие и исходящие потоки. Затем следует коммутатор. Поскольку многие интернет-провайдеры в настоящее время предоставляют Fiber Optic Service (FiOS), вам нужно модем перед межсетевым экраном, чтобы преобразовать цифровой сигнал в электрические сигналы, которые могут передаваться по Ethernet кабелям. Таким образом, типичной конфигурацией будет Интернет-модем-межсетевой экран-коммутатор. Затем коммутатор подключает другие сетевые устройства.

Рисунок 7: Как коммутатор, роутер и межсетевой экран соединены в сети.

Резюме

Коммутаторы обеспечивают внутреннюю связь в вашей локальной сети; роутеры соединяют вас с интернетом; межсетевой экраны защищают вашу сеть. Все три компонента незаменимы в сети. Небольшие сети могут иметь интегрированное устройство из трех, в то время как в крупных сетях, таких как корпоративные сети, ЦОД, ваши интернет-провайдеры будут иметь все эти три, чтобы поддерживать множественные, сложные и высокозащищенные коммуникации.

Связанные статьи:

Управляемый Коммутатор или Неуправляемый Коммутатор: Как Выбрать?

Хаб vs Коммутатор vs Роутер

В мире высоких технологий, где без интернет-соединения никуда, маршрутизаторы и межсетевые экраны становятся неотъемлемой частью нашей повседневной жизни. Но как определиться с выбором между роутером и межсетевым экраном? Оба устройства выполняют важные функции, но имеют свои особенности и применения.

Роутер – это устройство, обеспечивающее соединение сетей и передачу данных между ними. Он обеспечивает подключение к интернету, а также позволяет создавать локальные сети в доме или офисе. В целом, роутер – это источник сетевого трафика для всех устройств, подключенных к сети.

Межсетевой экран, или firewall, защищает сеть от внешних угроз и несанкционированного доступа. Он контролирует трафик, проходящий через сеть, фильтруя его и блокируя потенциально опасные соединения. Межсетевые экраны особенно полезны для организаций, где сохранность данных и защита от хакерских атак – вопросы первостепенной важности.

Роутер или межсетевой экран: как сделать выбор?

Роутер – это устройство, используемое для маршрутизации данных между сетями. Он является своеобразным «разветвителем» сети, который распределяет трафик между несколькими устройствами и сетями. Роутеры обычно используются для обеспечения подключения к интернету, а также для создания локальных сетей в офисе или доме.

Межсетевой экран (файерволл) – это устройство, предназначенное для контроля входящего и исходящего трафика в сети. Его основная задача – обеспечить безопасность сети, блокировать вредоносные программы и несанкционированный доступ к данным. Межсетевой экран часто используется в корпоративных сетях и важен для защиты конфиденциальной информации.

Выбор между роутером и межсетевым экраном зависит от задач, которые имеются перед организацией. Если вам нужно просто обеспечить подключение к интернету и раздать его между несколькими устройствами, то роутер будет максимально подходящим решением. Если же вам нужно обеспечить безопасность сети и контроль трафика, то межсетевой экран будет лучшим выбором.

При выборе роутера или межсетевого экрана также стоит обратить внимание на производителей и их репутацию, технические характеристики устройств, а также наличие необходимых функций, таких как брандмауэр, VPN и прочее.

В итоге, роутер и межсетевой экран важны для обеспечения безопасности и коммуникации в сети, однако их функциональность и применение отличаются. Правильный выбор будет зависеть от ваших потребностей и задач, поэтому рекомендуется тщательно изучить особенности каждого устройства перед тем, как сделать свой выбор.

Ключевые критерии выбора роутера

При выборе роутера следует учитывать ряд ключевых критериев, которые обеспечат эффективную работу вашей сети и соответствие ваших требований:

Пропускная способность: один из самых важных показателей при выборе роутера. Он определяет скорость передачи данных в вашей сети. Рекомендуется выбирать роутер с пропускной способностью выше скорости вашего интернет-подключения.

Стандарт Wi-Fi: если вам необходимо беспроводное подключение к сети, убедитесь, что роутер поддерживает актуальный стандарт Wi-Fi (например, Wi-Fi 6), чтобы обеспечить высокую скорость передачи данных и надежное соединение.

Диапазон частот: роутеры могут работать в разных диапазонах частот, например, 2.4 ГГц или 5 ГГц. При выборе следует обратить внимание на диапазон, который лучше подходит вашим потребностям и условиям использования.

Количество портов: если у вас есть много устройств, которые требуют подключения к сети, убедитесь, что роутер имеет достаточное количество портов Ethernet для подключения всех устройств.

Функции безопасности: для обеспечения безопасности вашей сети, рекомендуется выбирать роутеры с различными функциями, такими как защита от DDoS-атак, фильтрация URL и контроль доступа к сети.

Простота настройки: выбирайте роутеры с интуитивно понятным интерфейсом настройки, чтобы у вас не возникло проблем при настройке и управлении сетью.

Производительность процессора: производительность процессора роутера имеет значение при выполнении различных задач, таких как маршрутизация и шифрование данных. Рекомендуется выбирать роутеры с мощными процессорами для обеспечения быстрой и стабильной работы.

Совместимость с провайдером: перед покупкой роутера, уточните, совместим он с вашим интернет-провайдером. Некоторые провайдеры могут ограничивать поддержку сторонних роутеров, поэтому важно быть в курсе таких ограничений.

Учитывая эти ключевые критерии, вы сможете выбрать оптимальный роутер, который будет соответствовать вашим потребностям и обеспечит стабильное соединение и высокую скорость передачи данных в вашей сети.

В современном мире сетевая безопасность становится все более актуальной проблемой. С ростом количества угроз и атак важно обеспечить надежную защиту своей сети. В этом контексте возникает вопрос: какой устройство выбрать для защиты сети — роутер или межсетевой экран?

Роутеры и межсетевые экраны — это два основных инструмента сетевой безопасности, но они имеют некоторые отличия в функциональности и возможностях защиты. Роутеры являются основными узлами, отвечающими за маршрутизацию данных в сети. Они обладают базовыми функциями фильтрации пакетов и NAT-переводом, но они не осуществляют глубокой инспекции трафика.

Межсетевые экраны, с другой стороны, специализируются на анализе, фильтрации и контроле входящего и исходящего сетевого трафика. Они обеспечивают более высокий уровень защиты, блокируя потенциально опасные пакеты данных и предотвращая несанкционированный доступ к сети. Отличительной особенностью межсетевых экранов является их способность осуществлять глубокую инспекцию пакетов и обнаруживать скрытые угрозы.

Содержание

- Защита сети: роутер или межсетевой экран?

- Функциональность и основные отличия

- Уровень безопасности и защитных механизмов

- Простота настройки и использования

- Стоимость и экономическая выгода

- Выводы и рекомендации

Защита сети: роутер или межсетевой экран?

Роутер – это устройство, которое соединяет несколько сетей и позволяет обмениваться данными между ними. Он играет важную роль в защите сети, так как выполняет функции маршрутизации и адресации. Роутер фильтрует трафик, блокируя нежелательные пакеты данных и предоставляя доступ только к разрешенным ресурсам. Однако роутер не обеспечивает полной защиты сети, так как не имеет возможности анализировать содержимое пакетов.

Межсетевой экран, или брандмауэр, является более продвинутым средством защиты. Он контролирует весь трафик, проходящий через сеть, и принимает решение о его дальнейшей обработке. Межсетевой экран может анализировать содержимое пакетов данных, блокировать вредоносные программы и предотвращать несанкционированный доступ к сети. Благодаря своей гибкости и многофункциональности, межсетевые экраны стали незаменимым инструментом в борьбе с киберугрозами.

Важно отметить, что роутер и межсетевой экран, хотя и обладают сходными функциями, обычно применяются в совокупности для достижения максимальной защиты сети. Роутер является первой линией обороны, которая блокирует нежелательные пакеты и предоставляет доступ только авторизованным пользователям. Межсетевой экран дополняет роутер, расширяя его возможности и обеспечивая более глубокий анализ трафика.

Таким образом, вопрос выбора между роутером и межсетевым экраном для защиты сети стоит переформулировать. Лучшей стратегией является использование обоих устройств в комбинации, чтобы обеспечить полную защиту сети от внешних угроз и несанкционированного доступа.

Функциональность и основные отличия

Основные функции роутера сетевого уровня включают:

- Предоставление доступа к сети Интернет;

- Формирование и протоколирование таблиц маршрутизации;

- Фильтрация трафика и обеспечение безопасности сети.

Межсетевой экран (firewall) — это устройство или программное обеспечение, предназначенное для защиты сети от несанкционированного доступа и вредоносных программ. Основная задача межсетевого экрана состоит в контроле и фильтрации сетевого трафика, позволяя пропускать только допустимые пакеты данных.

Основные функции межсетевого экрана включают:

- Блокирование подозрительного трафика;

- Установка правил доступа на основе IP-адресов, портов и протоколов;

- Мониторинг и регистрация сетевой активности;

- Организация виртуальной частной сети (VPN);

- Обнаружение и предотвращение атак на сеть (IDS/IPS).

Основное отличие между роутером и межсетевым экраном заключается в том, что роутер направляет пакеты данных между различными сетями, а межсетевой экран контролирует и фильтрует этот трафик в целях обеспечения безопасности. Роутер обеспечивает связность и оптимальную передачу данных, тогда как межсетевой экран фокусируется на защите от угроз и контроле доступа к сети.

Уровень безопасности и защитных механизмов

При выборе межсетевого экрана или роутера для защиты сети необходимо учитывать уровень безопасности и доступные защитные механизмы обоих устройств.

Межсетевой экран является специализированным сетевым устройством, которое контролирует и фильтрует весь трафик, проходящий через сеть. Он может использоваться для определения и блокировки нежелательных соединений, обеспечивая высокий уровень безопасности. Межсетевой экран также может иметь функцию глубокого анализа пакетов данных, позволяющую обнаруживать и блокировать атаки.

С другой стороны, роутер является устройством, которое обеспечивает соединение между различными сетями и передает сетевой трафик. Он может иметь некоторые защитные механизмы, такие как брандмауэр или инструменты для блокирования определенных типов соединений, но они могут быть ограничены и не так эффективны, как у межсетевого экрана.

При выборе межсетевого экрана или роутера для защиты сети необходимо тщательно оценить уровень безопасности и доступные защитные механизмы каждого устройства. Это может включать в себя изучение спецификаций и рекомендаций производителя, а также обратную связь от других пользователей и экспертов в области безопасности.

В целом, межсетевой экран часто считается более надежным и безопасным выбором для защиты сети, так как он специализированно разработан для этой цели. Однако, в зависимости от конкретных потребностей и ограничений вашей сети, роутер также может предложить достаточный уровень безопасности.

Простота настройки и использования

Часто роутеры предоставляют более простой и интуитивно понятный интерфейс для настройки сетевых параметров. Они обычно имеют веб-интерфейс, который позволяет без особых затруднений настроить все сетевые соединения и протоколы. Большинство роутеров также поддерживает автоматическую настройку сети с помощью технологии DHCP, что упрощает процесс подключения и использования устройства.

Межсетевые экраны, с другой стороны, обычно требуют более продвинутых навыков в настройке и использовании. Они предоставляют более мощные средства защиты сети и обычно имеют сложный интерфейс командной строки, который требует знания специфических команд. Тем не менее, современные межсетевые экраны также предлагают графические интерфейсы и средства управления, которые делают их более доступными для неспециалистов.

Таким образом, при выборе межсетевого экрана или роутера для защиты сети следует обратить внимание на уровень своих навыков в настройке и использовании сетевых устройств. Если у вас есть опыт работы с командной строкой и продвинутыми настройками, то межсетевой экран может быть более подходящим вариантом. Если же вы предпочитаете более простые и интуитивно понятные устройства, то роутер будет лучшим выбором.

Стоимость и экономическая выгода

Межсетевой экран обычно представляет собой полноценное устройство, специализированное на защите сети и обеспечении безопасности данных. Такое оборудование имеет солидную стоимость, которая может быть существенным фактором при выборе межсетевого экрана для малого бизнеса или домашней сети.

С другой стороны, роутер является более доступным и широко используемым устройством для подключения к сети. Часто роутеры уже есть в наличии у пользователей, что позволяет использовать их для выполнения функций межсетевого экрана. В этом случае, использование роутера в качестве межсетевого экрана может значительно сократить затраты на оборудование.

Однако, необходимо учитывать, что роутеры обычно предоставляют только базовую защиту сети, не имеющую такого же функционала, как у специализированных межсетевых экранов. В случае серьезной угрозы сетевой безопасности, роутер может быть недостаточен для защиты данных и сети.

В итоге, выбор между роутером и межсетевым экраном зависит от бюджетных возможностей и требований по безопасности сети. Если финансовые ресурсы ограничены, использование роутера в качестве межсетевого экрана может быть разумным выбором. Однако, для более надежной защиты сети и данных, особенно в случае бизнес-среды, специализированный межсетевой экран может быть предпочтительным вариантом.

Выводы и рекомендации

Роутеры являются центральным устройством в сети, обеспечивающим передачу данных между различными устройствами. Встроенные в роутеры функции фильтрации трафика позволяют ограничить доступ к сети и защитить ее от внешних угроз. Однако, роутеры имеют свои ограничения в отношении глубокого анализа пакетов данных и не всегда способны предотвратить сложные атаки.

Межсетевые экраны, в свою очередь, специализированные устройства, которые контролируют трафик между сетями. Они позволяют более детально фильтровать и анализировать пакеты данных, блокировать нежелательный трафик и производить более эффективную защиту от атак. Однако, межсетевые экраны требуют больше времени и усилий для настройки и обслуживания, а также могут быть дороже в использовании.

Поэтому, при выборе средства защиты сети необходимо учитывать специфику сети и требования к безопасности. Если важны быстрая настройка и простота использования, а также если нет потребности в глубоком анализе трафика и противостоянии сложным атакам, роутеры будут оптимальным решением. Если же требуется более гибкая и эффективная защита от внешних угроз, межсетевые экраны могут быть более предпочтительными.

В любом случае, рекомендуется использовать комбинацию из роутеров и межсетевых экранов, чтобы снизить риски и обеспечить более надежную защиту сети. Кроме того, такие решения позволяют создать более сложную иерархию защиты, уменьшая уязвимости и улучшая общую безопасность.