Время на прочтение

7 мин

Количество просмотров 224K

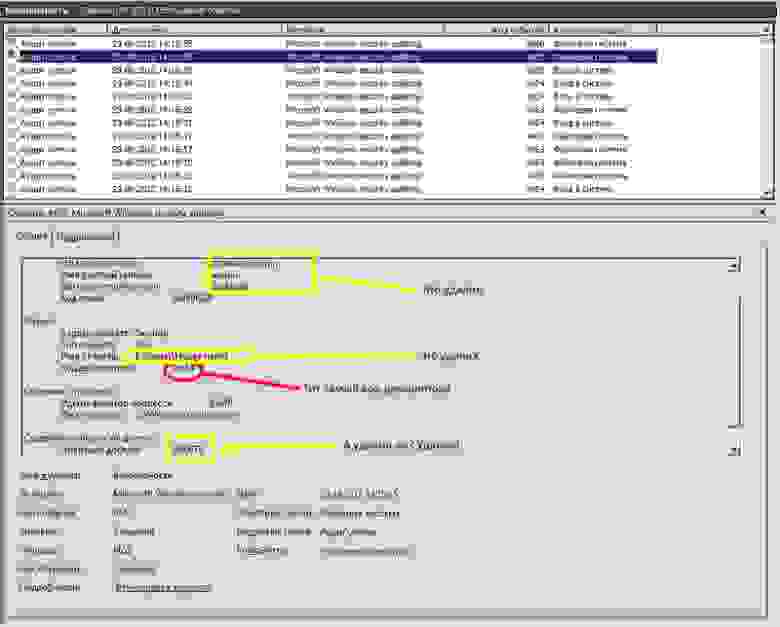

Я думаю, многие сталкивались с задачей, когда к Вам приходят и спрашивают: «У нас тут файл пропал на общем ресурсе, был и не стало, похоже кто-то удалил, Вы можете проверить кто это сделал?» В лучшем случае вы говорите, что у вас нет времени, в худшем пытаетесь найти в логах упоминание данного файла. А уж когда включен файловый аудит на файловом сервере, логи там, мягко говоря «ну очень большие», и найти что-то там — нереально.

Вот и я, после очередного такого вопроса (ладно бекапы делаются несколько раз в день) и моего ответа, что: «Я не знаю кто это сделал, но файл я Вам восстановлю», решил, что меня это в корне не устраивает…

Начнем.

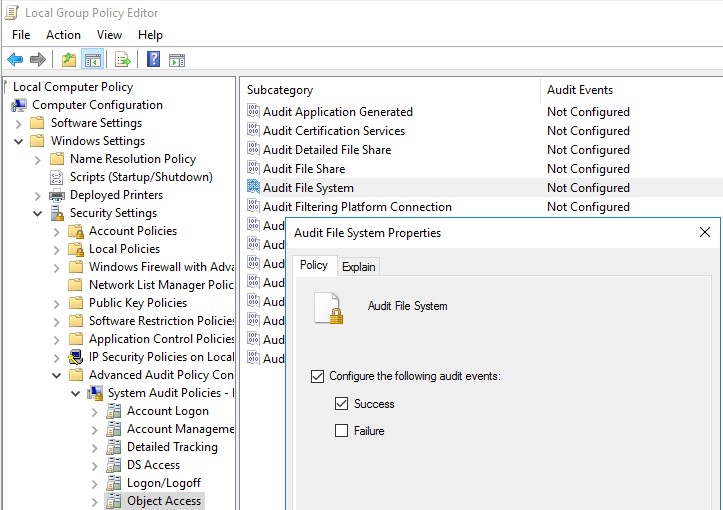

Для начала включим к групповых политиках возможность аудита доступа к файлам и папкам.

Локальные политики безопасности->Конфигурация расширенной политики безопасности->Доступ к объектам

Включим «Аудит файловой системы» на успех и отказ.

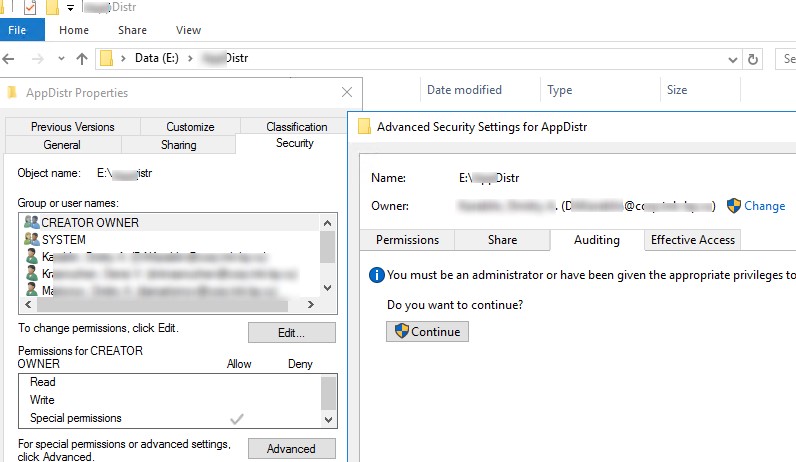

После этого на необходимые нам папки необходимо настроить аудит.

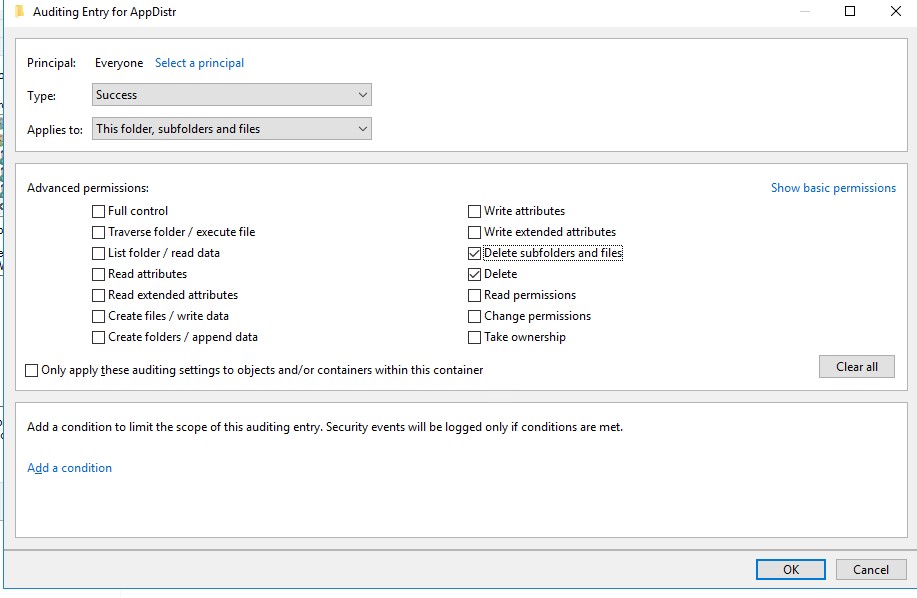

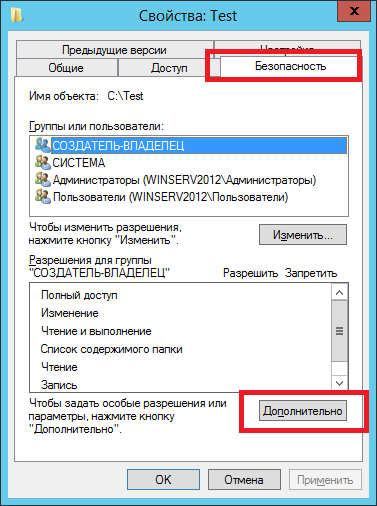

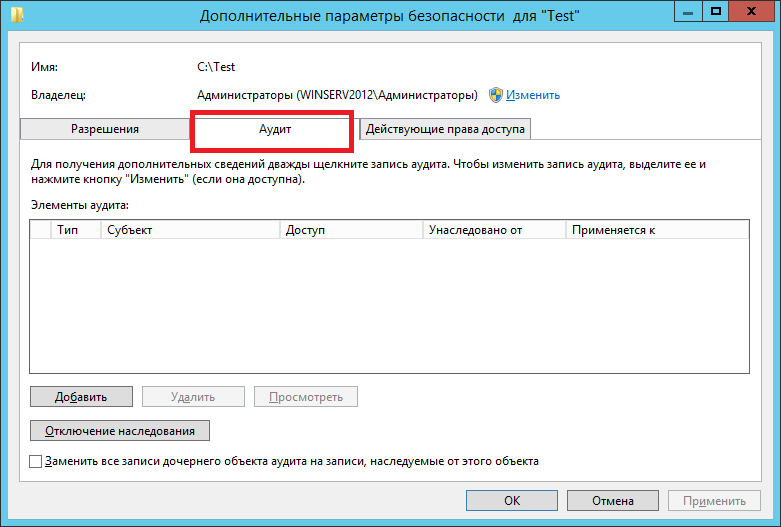

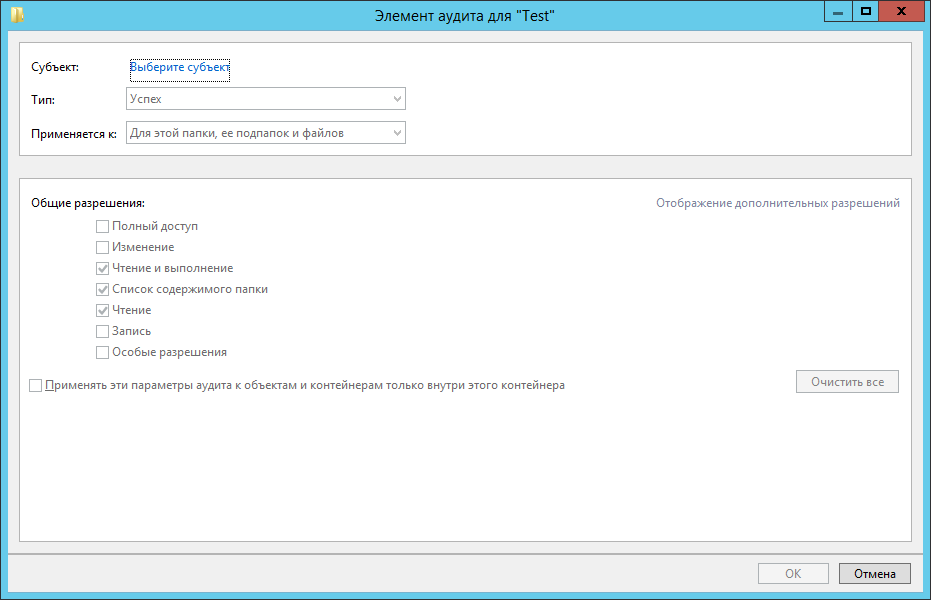

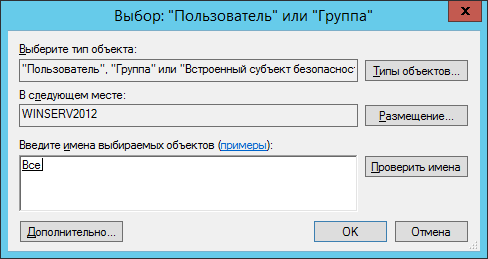

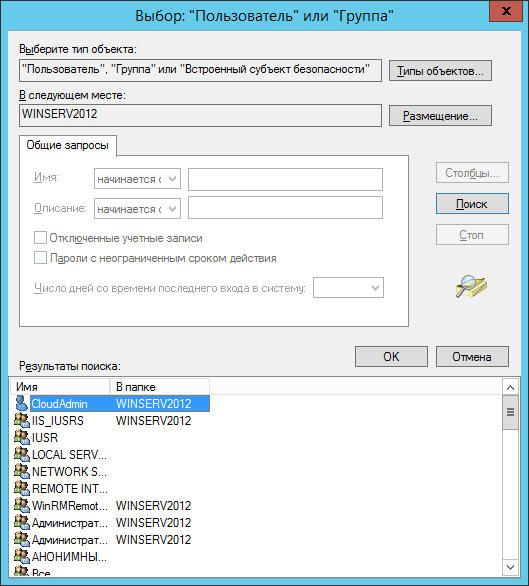

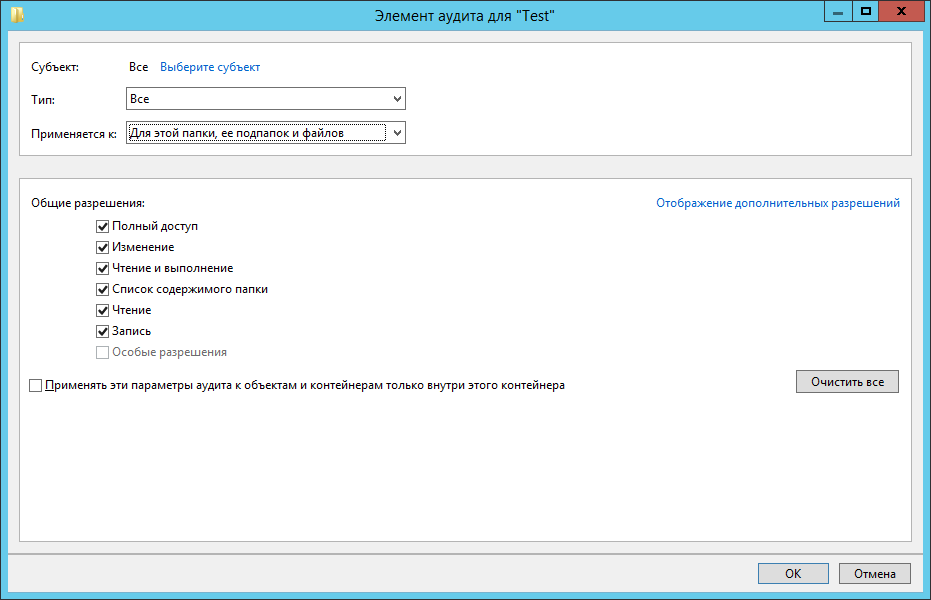

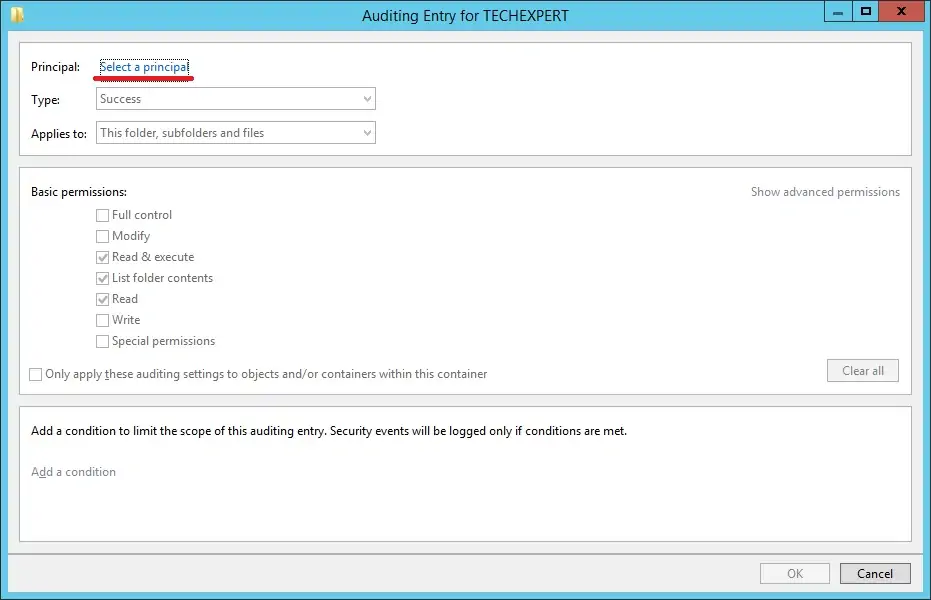

Проходим в свойства папки общего доступа на файловом сервере, переходим в закладку «Безопасность», жмем «Дополнительно», переходим в закладку «Аудит», жмем «Изменить» и «Добавить». Выбираем пользователей для которых вести аудит. Рекомендую выбрать «Все», иначе бессмысленно. Уровень применения «Для этой папки и ее подпапок и файлов».

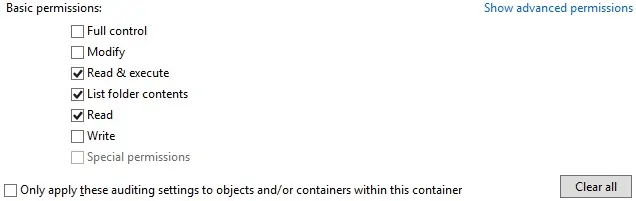

Выбираем действия над которыми мы хотим вести аудит. Я выбрал «Создание файлов/дозапись данных» Успех/Отказ, «Создание папок/дозапись данных» Успех/отказ, Удаление подпапок и файлов и просто удаление, так же на Успех/Отказ.

Жмем ОК. Ждем применения политик аудита на все файлы. После этого в журнале событий безопасности, будет появляться очень много событий доступа к файлам и папкам. Количество событий прямопропорционально зависит от количества работающих пользователей с общим ресурсом, и, конечно же, от активности использования.

Итак, данные мы уже имеем в логах, остается только их оттуда вытащить, и только те, которые нас интересуют, без лишней «воды». После этого акурратно построчно занесем наши данные в текстовый файл разделяя данные симовлами табуляции, чтобы в дальнейшем, к примеру, открыть их табличным редактором.

#Задаем период, в течении которого мы будем запускать один раз скрипт, и искать нужные нам события. Здесь период задан - 1 час. Т.е. проверяются все события за последний час.

$time = (get-date) - (new-timespan -min 60)

#$BodyL - переменная для записи в лог-файл

$BodyL = ""

#$Body - переменная, в которую записываются ВСЕ события с нужным ID.

$Body = Get-WinEvent -FilterHashtable @{LogName="Security";ID=4663;StartTime=$Time}|where{ ([xml]$_.ToXml()).Event.EventData.Data |where {$_.name -eq "ObjectName"}|where {($_.'#text') -notmatch ".*tmp"} |where {($_.'#text') -notmatch ".*~lock*"}|where {($_.'#text') -notmatch ".*~$*"}} |select TimeCreated, @{n="Файл_";e={([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq "ObjectName"} | %{$_.'#text'}}},@{n="Пользователь_";e={([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq "SubjectUserName"} | %{$_.'#text'}}} |sort TimeCreated

#Далее в цикле проверяем содержит ли событие определенное слово (к примеру название шары, например: Secret)

foreach ($bod in $body){

if ($Body -match ".*Secret*"){

#Если содержит, то пишем в переменную $BodyL данные в первую строчку: время, полный путь файла, имя пользователя. И #в конце строчки переводим каретку на новую строчку, чтобы писать следующую строчку с данными о новом файле. И так #до тех пор, пока переменная $BodyL не будет содержать в себе все данные о доступах к файлам пользователей.

$BodyL=$BodyL+$Bod.TimeCreated+"`t"+$Bod.Файл_+"`t"+$Bod.Пользователь_+"`n"

}

}

#Т.к. записей может быть очень много (в зависимости от активности использования общего ресурса), то лучше разбить лог #на дни. Каждый день - новый лог. Имя лога состоит из Названия AccessFile и даты: день, месяц, год.

$Day = $time.day

$Month = $Time.Month

$Year = $Time.Year

$name = "AccessFile-"+$Day+"-"+$Month+"-"+$Year+".txt"

$Outfile = "\serverServerLogFilesAccessFileLog"+$name

#Пишем нашу переменную со всеми данными за последний час в лог-файл.

$BodyL | out-file $Outfile -append

А теперь очень интересный скрипт.

Скрипт пишет лог об удаленных файлах.

#Переменная $Time тут имеет такое же назначение как в предыдущем скрипте.

$time = (get-date) - (new-timespan -min 60)

#$Events - содержит время и порядковый номер записи евента с ID=4660. И сортируем по порядковому номеру.

#!!!!Это важное замечание!!! При удалении файла создается сразу 2 записи, с ID=4660 и ID=4663.

$Events = Get-WinEvent -FilterHashtable @{LogName="Security";ID=4660;StartTime=$time} | Select TimeCreated,@{n="Запись";e={([xml]$_.ToXml()).Event.System.EventRecordID}} |sort Запись

#Самые важные команды поиска. Опишу принцип ниже, после листинга скрипта.

$BodyL = ""

$TimeSpan = new-TimeSpan -sec 1

foreach($event in $events){

$PrevEvent = $Event.Запись

$PrevEvent = $PrevEvent - 1

$TimeEvent = $Event.TimeCreated

$TimeEventEnd = $TimeEvent+$TimeSpan

$TimeEventStart = $TimeEvent- (new-timespan -sec 1)

$Body = Get-WinEvent -FilterHashtable @{LogName="Security";ID=4663;StartTime=$TimeEventStart;EndTime=$TimeEventEnd} |where {([xml]$_.ToXml()).Event.System.EventRecordID -match "$PrevEvent"}|where{ ([xml]$_.ToXml()).Event.EventData.Data |where {$_.name -eq "ObjectName"}|where {($_.'#text') -notmatch ".*tmp"} |where {($_.'#text') -notmatch ".*~lock*"}|where {($_.'#text') -notmatch ".*~$*"}} |select TimeCreated, @{n="Файл_";e={([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq "ObjectName"} | %{$_.'#text'}}},@{n="Пользователь_";e={([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq "SubjectUserName"} | %{$_.'#text'}}}

if ($Body -match ".*Secret*"){

$BodyL=$BodyL+$Body.TimeCreated+"`t"+$Body.Файл_+"`t"+$Body.Пользователь_+"`n"

}

}

$Month = $Time.Month

$Year = $Time.Year

$name = "DeletedFiles-"+$Month+"-"+$Year+".txt"

$Outfile = "\serverServerLogFilesDeletedFilesLog"+$name

$BodyL | out-file $Outfile -append

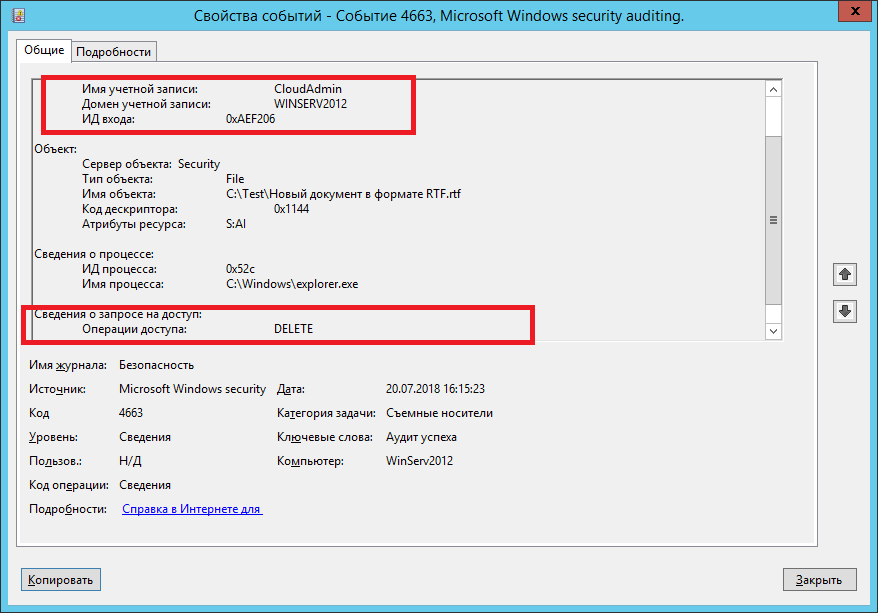

Как оказалось при удалении файлов и удалении дескрипторов создается одно и тоже событие в логе, под ID=4663. При этом в теле сообщения могут быть разные значения «Операции доступа»: Запись данных (или добавление файла), DELETE и т.д.

Конечно же нас интересует операция DELETE. Но и это еще не все. Самое интересное, то что, при обычном переименовании файла создается 2 события с ID 4663, первое с Операцией доступа: DELETE, а второе с операцией: Запись данных (или добавление файла). Значит если просто отбирать 4663 то мы будем иметь очень много недостоверной информации: куда попадут файлы и удаленные и просто переименованные.

Однако мной было замечено, что при явном удалении файла создается еще одно событие с ID 4660, в котором, если внимательно изучить тело сообщения, содержится имя пользователя и еще много всякой служебной информации, но нет имени файла. Зато есть код дескриптора.

Однако предшествующим данному событию было событие с ID 4663. Где как раз таки и указывается и имя файла, и имя пользователя и время, и операция как не странно там DELETE. И самое главное там имеется номер дескриптора, который соответствует номеру дескриптора из события выше (4660, помните? которое создается при явном удалении файла). Значит теперь, чтобы точно знать какие файлы удалены, необходимо просто найти все события с ID 4660, а так же предшествующие каждому этому событию, событие с кодом 4663, в котором будет содержаться номер нужного дескриптора.

Эти 2 события генерируются одновременно при удалении файла, но записываются последовательно, сначала 4663, потом 4660. При этом их порядковые номера различаются на один. У 4660 порядковый номер на единицу больше чем у 4663.

Именно по этому свойству и ищется нужное событие.

Т.е. берутся все события с ID 4660. У них берется 2 свойства, время создания и порядковый номер.

Далее в цикле по одному берется каждое событие 4660. Выбирается его свойства, время и порядковый номер.

Далее в переменную $PrevEvent заносится номер нужного нам события, где содержится нужная информация об удаленном файле. А так же определяются временные рамки в которых необходимо искать данное событие с определенным порядковым номером (с тем самым который мы занесли в $PrevEvent). Т.к. событие генерируется практически одновременно, то поиск сократим до 2х секунд: + — 1 секунда.

(Да, именно +1 сек и -1 сек, почему именно так, не могу сказать, было выявлено экспериментально, если не прибавлять секунду, то некоторые может не найти, возможно связано с тем, что возможно два эти события могут создаваться один раньше другой позже и наоборот).

Сразу оговорюсь, что искать только по порядковому номеру по всем событиям в течении часа — очень долго, т.к. порядковый номер находиться в теле события, и чтобы его определить, нужно пропарсить каждое событие — это очень долго. Именно поэтому необходим такой маленький период в 2 секунда (+-1сек от события 4660, помните?).

Именно в этом временном промежутке ищется событие с необходимым порядковым номером.

После того как оно найдено, работают фильтры:

|where{ ([xml]$_.ToXml()).Event.EventData.Data |where {$_.name -eq "ObjectName"}|where {($_.'#text') -notmatch ".*tmp"} |where {($_.'#text') -notmatch ".*~lock*"}|where {($_.'#text') -notmatch ".*~$*"}}

Т.е. не записываем информацию об удаленных временных файлах (.*tmp), файлах блокировок документов MS Office (.*lock), и временных файлах MS Office (.*~$*)

Таким же образом берем необходимые поля из этого события, и пишем их в переменную $BodyL.

После нахождения всех событий, пишем $BodyL в текстовый файл лога.

Для лога удаленных файлов я использую схему: один файл на один месяц с именем содержащим номер месяца и год). Т.к. удаленных файлов в разы меньше чем файлов к которым был доступ.

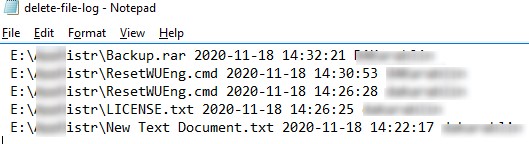

В итоге вместо бесконечного «рытья» логов в поисках правды, можно открыть лог-файл любым табличным редактором и просмотреть нужные нам данные по пользователю или файлу.

Рекомендации

Вам придется самим определить время в течении которого вы будете искать нужные события. Чем больше период, тем дольше ищет. Все зависит от производительности сервера. Если слабенький — то начните с 10 минут. Посмотрите, как быстро отработает. Если дольше 10 минут, то либо увеличьте еще, вдруг поможет, либо наоборот уменьшите период до 5 минут.

После того как определите период времени. Поместите данный скрипт в планировщик задач и укажите, что выполнять данный скрипт необходимо каждые 5,10,60 минут (в зависимости какой период вы указали в скрипте). У меня указано каждый 60 минут. $time = (get-date) — (new-timespan -min 60).

PS

У меня оба эти скрипта работают для сетевого ресурса в 100Гб, на котором ежедневно активно работают в среднем 50 пользователей.

Время поиска удаленных файлов за час — 10-15 минут.

Время поиска всех файлов, к которым был доступ — от 3 до 10 минут. В зависимости от нагрузки на сервер.

С помощью аудита событий доступа к объектам файловой системы вы можете определить конкретного пользователя, который создал, удалил или изменил определенный файл. В этой статье мы покажем, как настроить аудит событий удаления объектов в общей сетевой папке на Windows Server 2016. После настройки аудита, вы можете с помощью информации в журнале событий найти пользователя, который удалил на файловом сервере.

При удалении файла из сетевой папки, он удаляется сразу, а не отправляется в корзину пользователя. Список открытых по сети файлов в сетевой папке можно получить так.

Содержание:

- Включаем политику аудита доступа к файлам и папкам в Windows

- Настройка аудита событий удаления файлов из конкретной папки

- Запись событий удаления файлов в SQL базу (MySQL/MSSQL)

- Запись информации о событиях удаления файлов в текстовый файл

Включаем политику аудита доступа к файлам и папкам в Windows

По умолчанию в Windows Server не включен аудит событий доступа к объектам на файловой системе. Вы можете включить и настроить аудит событий с помощью групповой политики. Если нужно включить политики аудита на нескольких серверах или компьютера, можно использовать доменные GPO (настраиваются с помощью консоли управления gpmc.msc). Если нужно настроить аудит только на одном сервере, можно воспользоваться локальной групповой политикой.

- Запустите консоль редактора локальной политики –

gpedit.msc

; - Перейдитевраздел GPO срасширенными политиками аудита Windows Settings -> Security Settings -> Advanced Audit Policy Configuration -> Object Access;

- Откройте политику Audit File System и укажите, что вы хотите сохранять в журнал только успешные события доступа к объектам файловой системы (Configure the following audit events -> Success);

Также можно включить аудит доступа к локальным объектам с помощью политики Audit Object Access в разделе Windows Settings -> Security Settings -> Local Policy -> Audit Policy. Однако использование политики Audit File System предпочтительнее, поскольку она отслеживает только события NTFS.

- Сохраните изменения и обновите настройки локальной групповой политики с помощью команды

gpupdate /force

.

Настройка аудита событий удаления файлов из конкретной папки

Теперь нужно настроить аудит в свойствах общей сетевой папки, доступ к которой вы хотите отслеживать. Запустите проводник и откройте свойства общей папки. Перейдите на вкладку Security. Нажмите кнопку Advanced -> вкладка Auditing.

Если появится сообщение You must be an administrator or have been given the appropriate privileges to view the audit properties of this object, нажмите кнопку Continue.

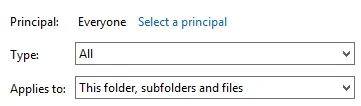

Затем нажмите кнопку Add чтобы указать пользователя или группу, для которых нужно записывать все события аудита. Если вы хотите отслеживать события для всех пользователей, укажите группу Everyone.

Затем нужно указать использование каких разрешений доступа к объекту нужно записывать в лог. Чтобы сохранять в Event Log только события удаления файлов, нажмите кнопку Show advanced permissions. В списке событий оставьте аудит только для событий удаления папок и файлов — Delete и Delete subfolders and files.

Совет. Включение аудита доступа к объектам Windows накладывает дополнительные расходы на ресурсы системы. Всегда старайтесь минимизировать количество объектов и событий аудита, которые нужно отслеживать.

Совет. Вы можете настроить аудит удаления файлов в папке с помощью через PowerShell:

$Path = "D:\Public"

$AuditChangesRules = New-Object System.Security.AccessControl.FileSystemAuditRule('Everyone', 'Delete,DeleteSubdirectoriesAndFiles', 'none', 'none', 'Success')

$Acl = Get-Acl -Path $Path

$Acl.AddAuditRule($AuditChangesRules)

Set-Acl -Path $Path -AclObject $Acl

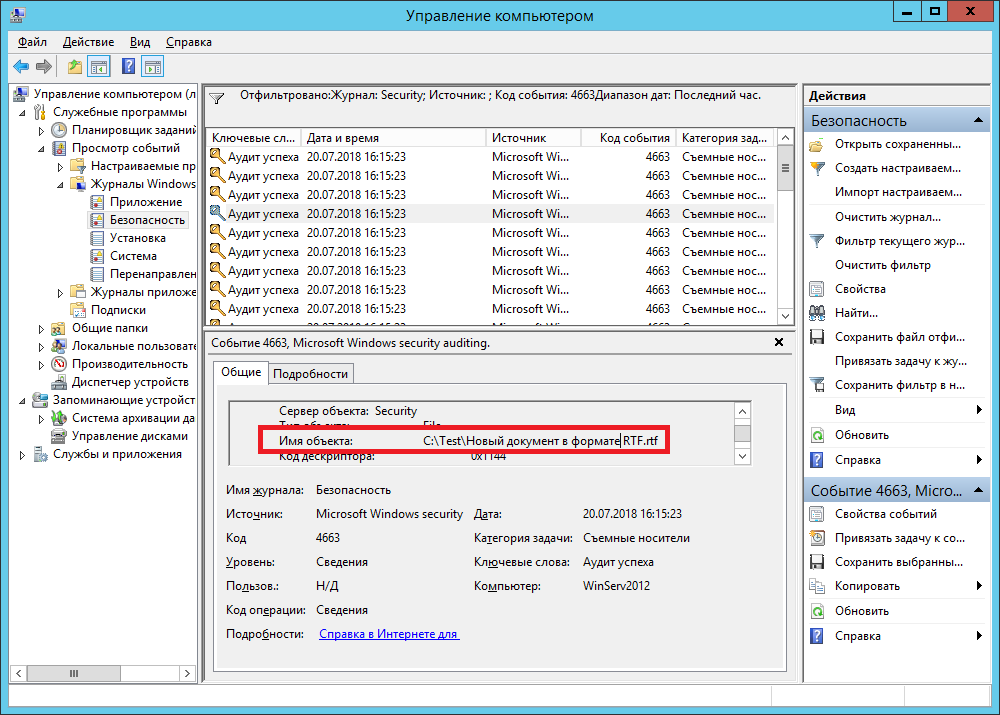

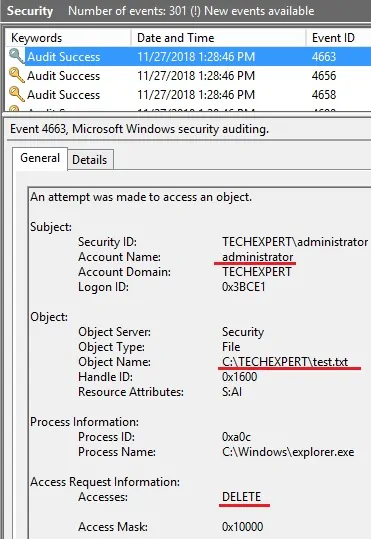

Теперь, если пользователь удалит любой файл или папку в сетевой папке, в журнале безопасности системы появляется событие File System -> Audit Succes c Event ID 4663 от источника Microsoft Windows security auditing.

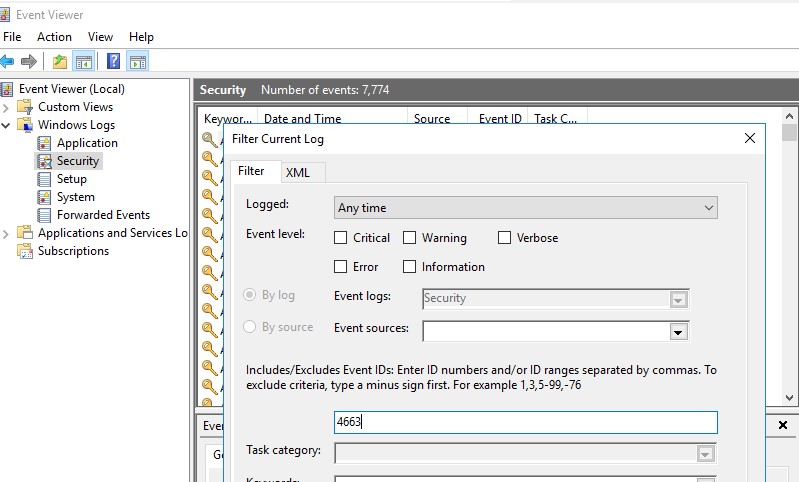

Откройте mmc консоль Event Viewer (

eventvwr.msc

), разверните секцию Windows Logs -> Security. Включите фильтр событий по EventID 4663.

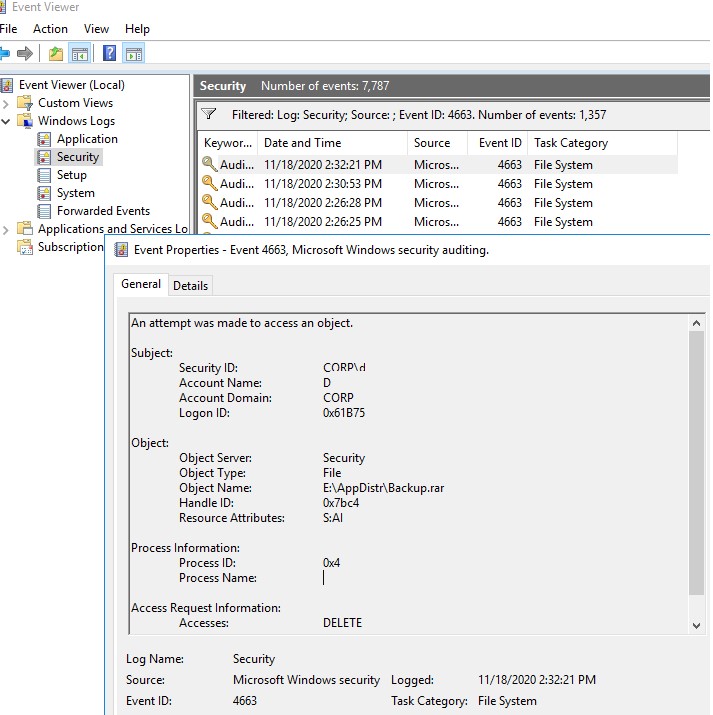

Откройте любой их оставшихся событий в Event Viewer. Как вы видите, в нем есть информация об имени удаленного файла и учетной записи пользователя, который удалил файл.

An attempt was made to access an object. Subject: Security ID: CORP\aaivanov Account Name: aaivanov Account Domain: CORP Logon ID: 0x61B71716 Object: Object Server: Security Object Type: File Object Name: E:\Distr\Backup.rar Handle ID: 0x7bc4 Resource Attributes: S:AI Process Information: Process ID: 0x4 Process Name: Access Request Information: Accesses: DELETE Access Mask: 0x10000

После настройки аудита, найдите в журнале Security вы сможете найти с:

- Кто и когда удалил файл в сетевой папке;

- Из какого приложения удален файл;

- На какой момент времени нужно восстанавливать бэкап данного каталога.

Запись событий удаления файлов в SQL базу (MySQL/MSSQL)

Если после включения аудита удаления файлов в сетевой папке, вы видите в журнале много событий, найти что-то в логах бывает проблематично. Во-первых, найти нужную запись среди тысячи событий довольно сложно (в Windows отсутствуют вменяемые средства поиска интересующего события с возможностью гибкой фильтрации), а во-вторых, если файл был удален давно, это событие может просто отсутствовать в журнале, т.к. было перезатерто более новыми.

Вы можете записывать все нужные событий в отдельную SQL базу данных. Для хранения событий можно использовать Microsoft SQL Server, Elasticsearch или MySQL/MariaDB.

В этом примере мы покажем, как записывать события аудита в отдельную таблицу БД на сервере MySQL. Формат таблицы:

- Имя сервера;

- Имя удаленного файла

- Время удаления;

- Имя пользователя, удалившего файл.

MySQL запрос на создание такой таблицы будет выглядеть так:

CREATE TABLE track_del (id INT NOT NULL AUTO_INCREMENT, server VARCHAR(100), file_name VARCHAR(255), dt_time DATETIME, user_name VARCHAR(100), PRIMARY KEY (ID));

Для получения событий с EventID 4663 из журнала Security за текущий день можно использовать такой PowerShell скрипт:

$today = get-date -DisplayHint date -UFormat %Y-%m-%d

Get-WinEvent -FilterHashTable @{LogName="Security";starttime="$today";id=4663} | Foreach {

$event = [xml]$_.ToXml()

if($event)

{

$Time = Get-Date $_.TimeCreated -UFormat "%Y-%m-%d %H:%M:%S"

$File = $event.Event.EventData.Data[6]."#text"

$User = $event.Event.EventData.Data[1]."#text"

$Computer = $event.Event.System.computer

}

}

Следующий PowerShell скрипт запишет полученные данные в БД MySQL на удаленном сервере:

Set-ExecutionPolicy RemoteSigned

Add-Type –Path ‘C:\Program Files (x86)\MySQL\MySQL Connector Net 6.9.8\Assemblies\v4.5\MySql.Data.dll'

$Connection = [MySql.Data.MySqlClient.MySqlConnection]@{ConnectionString='server=10.7.7.13;uid=posh;pwd=P@ssw0rd;database=aduser'}

$Connection.Open()

$sql = New-Object MySql.Data.MySqlClient.MySqlCommand

$sql.Connection = $Connection

$today = get-date -DisplayHint date -UFormat %Y-%m-%d

Get-WinEvent -FilterHashTable @{LogName="Security";starttime="$today";id=4663} | Foreach {

$event = [xml]$_.ToXml()

if($event)

{

$Time = Get-Date $_.TimeCreated -UFormat "%Y-%m-%d %H:%M:%S"

$File = $event.Event.EventData.Data[6]."#text"

$File = $File.Replace(‘\’,’|’)

$User = $event.Event.EventData.Data[1]."#text"

$Computer = $event.Event.System.computer

$sql.CommandText = "INSERT INTO track_del (server,file_name,dt_time,user_name ) VALUES ('$Computer','$File','$Time','$User')"

$sql.ExecuteNonQuery()

}

}

$Reader.Close()

$Connection.Close()

После сохранения событий во внешнюю базу данных, этот журнал можно очистить.

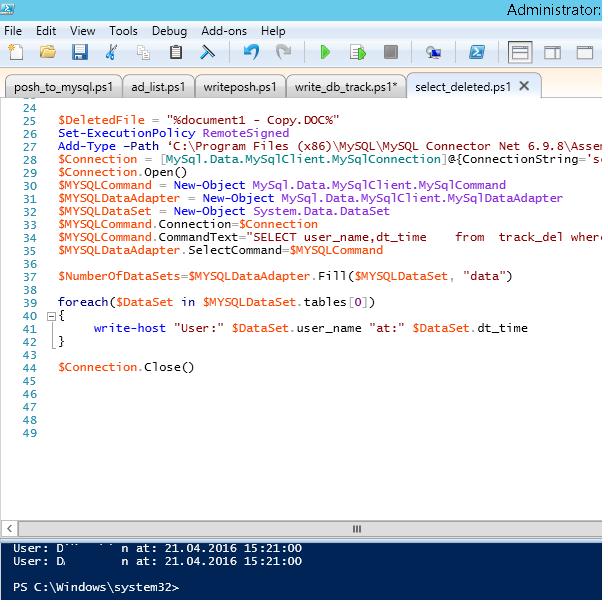

Теперь, чтобы узнать, кто удалил файл «document1 — Copy.DOC». Достаточно в консоли PowerShell выполнить следующий скрипт.

$DeletedFile = "%document1 - Copy.DOC%"

Set-ExecutionPolicy RemoteSigned

Add-Type –Path ‘C:\Program Files (x86)\MySQL\MySQL Connector Net 6.9.8\Assemblies\v4.5\MySql.Data.dll'

$Connection = [MySql.Data.MySqlClient.MySqlConnection]@{ConnectionString='server=10.7.7.13;uid=posh;pwd=P@ssw0rd;database=aduser'}

$Connection.Open()

$MYSQLCommand = New-Object MySql.Data.MySqlClient.MySqlCommand

$MYSQLDataAdapter = New-Object MySql.Data.MySqlClient.MySqlDataAdapter

$MYSQLDataSet = New-Object System.Data.DataSet

$MYSQLCommand.Connection=$Connection

$MYSQLCommand.CommandText="SELECT user_name,dt_time from track_del where file_name LIKE '$DeletedFile'"

$MYSQLDataAdapter.SelectCommand=$MYSQLCommand

$NumberOfDataSets=$MYSQLDataAdapter.Fill($MYSQLDataSet, "data")

foreach($DataSet in $MYSQLDataSet.tables[0])

{

write-host "User:" $DataSet.user_name "at:" $DataSet.dt_time

}

$Connection.Close()

В результате в консоли PS появится имя пользователя и время удаления файла.

Примечание. Была обнаружена проблема — символ «\» не записывается в БД, поэтому мы заменили его на «|». Соответственно если нужно вывести полный путь к файлу, при выборке из базы можно выполнить обратную замену:

$DataSet.file_name.Replace(‘|’,’\’)

. Спасибо Alex Kornev за замечание!

Скрипт сброса данных из журнала в БД можно выполнять один раз в конце дня по планировщику или повесить триггер на событие удаления (On Event), что более ресурсоемко. Все зависит от требования к системе.

Совет. Нужно убедиться, что вы указали достаточно большой максимальный размер для журнала безопасности, чтобы в него помещались все события за день. Иначе придется запускать задания сброса данных из журнала в базу чаще, чем 1 раз в день, или вообще по триггеру. Для рабочих станция Maximum Log Size как правило стоит задать не менее 64 Мб, на северах – 262 Мб. Опцию перезаписи старых событий нужно оставить включенной (Overwrite events as needed).

Можно создать реагировать простую веб страницу на php для получения информации о событиях удаления файлов в более удобном виде. Задача решается силами любого php программиста за 1-2 часа.

Важный совет. При наличии в журнале информации об удалении файла пользователем не спешите однозначно интерпретировать его как преднамеренное или даже злонамеренное. Многие программы (особенно этим грешат программы пакета MS Office), при сохранении изменений, сначала создается временный файл, данные записываются в него, а старая версия файла удаляется. В этом случае имеет смысл дополнительной записи в БД имени процесса, которым было выполнено удаление файла (поле ProcessName события), и вести анализ событий удаления файлов с учетом этого факта. Либо можно фильтровать события от некоторых процессов, например, winword.exe, excel.exe и пр.

Запись информации о событиях удаления файлов в текстовый файл

Если вы не хотите вести отдельную БД, можно сохранять события аудита удалений файлов в текстовый лог файл. Воспользуйтесь таким PowerShell скриптом:

$Outfile = "C:\ps\delete-file-log.txt"

$today = get-date -DisplayHint date -UFormat %Y-%m-%d

Get-WinEvent -FilterHashTable @{LogName="Security";starttime="$today";id=4663} | Foreach {

$event = [xml]$_.ToXml()

if($event)

{

$Time = Get-Date $_.TimeCreated -UFormat "%Y-%m-%d %H:%M:%S"

$File = $event.Event.EventData.Data[6]."#text"

$User = $event.Event.EventData.Data[1]."#text"

$strLog = $Computer + " " + $File + " " + $Time + " " + $User

$strLog | out-file $Outfile –append

}

}

[/alert]

Итак, мы предложили идею и некий общий каркас системы аудита и хранения информации об удаленных файлах в сетевых шарах, при желании ее с лёгкостью можно будет модифицировать под ваши нужды.

Аудит удаленных файлов в Windows

Аудит удаленных файлов в Windows

Из этого туториала Вы узнаете, как проверять, кто удалил файл на компьютере под управлением Windows.

Наш учебник научит вас всем шагам, необходимым для включения функции аудита объектов на компьютере под управлением Windows 2012.

• Контроллер домена работает под управлением Windows 2012 R2.

• Доменные компьютеры работают под управлением Windows 7 и Windows 10.

Список оборудования:

В следующем разделе представлен список оборудования, использованного для создания этого учебника по Windows.

Все вышеперечисленное оборудование можно найти на сайте Amazon.

Windows Playlist:

На этой странице мы предлагаем быстрый доступ к списку видео, связанных с Windows.

Не забудьте подписаться на наш канал на YouTube FKIT.

Учебник по Windows:

На этой странице мы предлагаем быстрый доступ к списку учебных пособий, связанных с Windows.

Учебное пособие — настройка объекта аудита объектов групповой политики

Во-первых, нам нужно включить функцию аудита объектов для всего домена.

Следующие задачи были выполнены на контроллере домена под управлением Windows 2012 R2 с Active Directory.

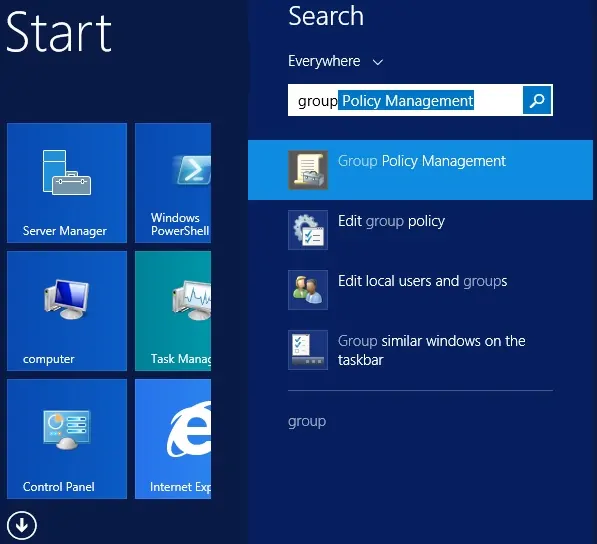

Нажмите на меню Пуск, найдите и откройте инструмент управления групповой политикой.

На экране управления групповой политикой найдите папку с именем «Объекты групповой политики».

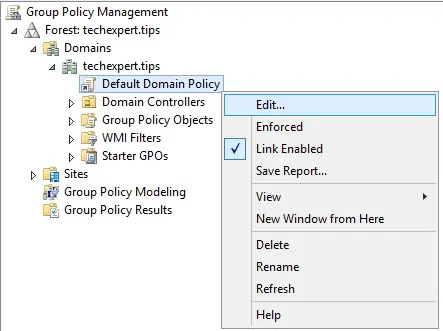

Щелкните правой кнопкой мыши объект групповой политики с именем Default Domain Policy и выберите опцию Edit.

На экране редактора групповой политики вам будут представлены Конфигурации пользователя и Конфигурации компьютера.

Мы будем изменять только конфигурации компьютера.

Нам не нужно менять конфигурацию пользователя.

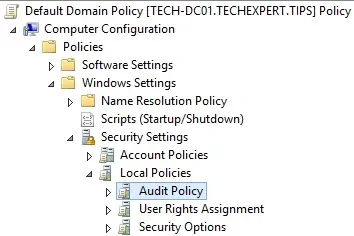

На экране редактора групповой политики разверните папку «Конфигурация компьютера» и найдите следующий элемент.

• Конфигурация компьютера> Политики> Параметры Windows> Параметры безопасности> Локальные политики> Политика аудита

Справа будет представлен список доступных опций конфигурации.

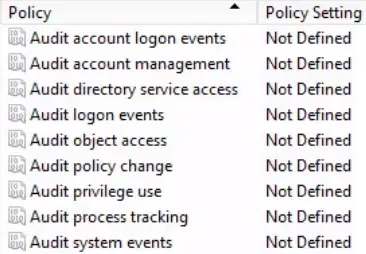

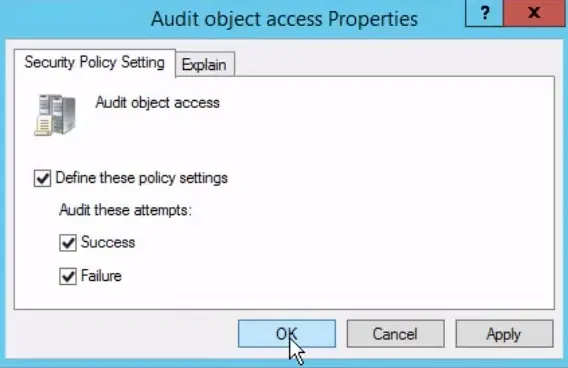

Дважды щелкните элемент конфигурации с именем: Audit Object Access.

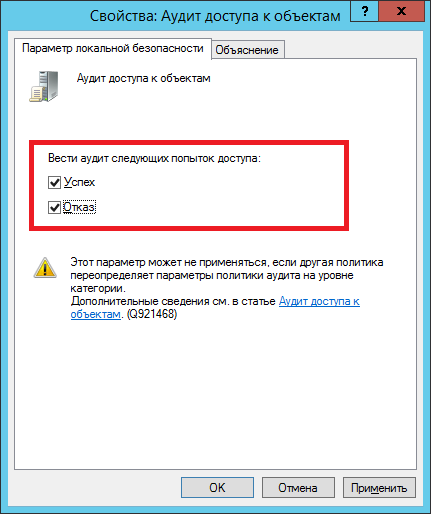

Включите следующие параметры безопасности:

• Определите эти параметры политики

• успех

• отказ

Для завершения создания групповой политики необходимо закрыть окно редактора групповой политики.

Только когда вы закроете окно групповой политики, система сохранит вашу конфигурацию.

Учебник — Включение объекта аудита объектов групповой политики

Теперь нам нужно включить функцию аудита объектов для нужных файлов и папок.

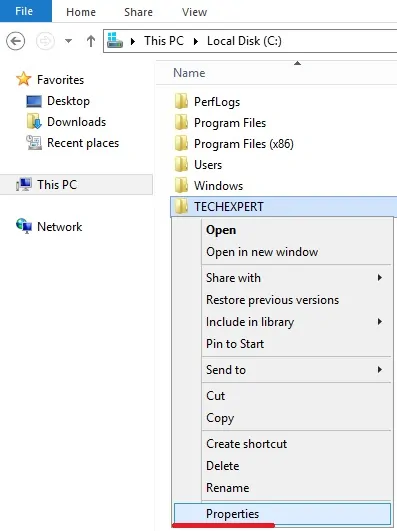

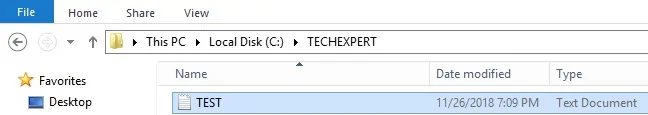

В нашем примере мы собираемся включить аудит объекта в папке с именем TECHEXPERT.

Сначала создайте папку с именем TECHEXPERT.

Во-вторых, щелкните правой кнопкой мыши папку и выберите опцию «Свойства».

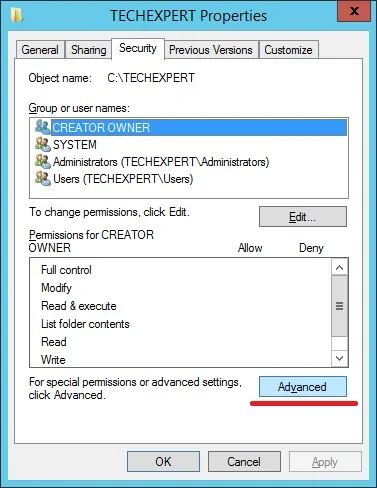

На экране «Свойства» откройте вкладку «Безопасность» и нажмите кнопку «Дополнительно».

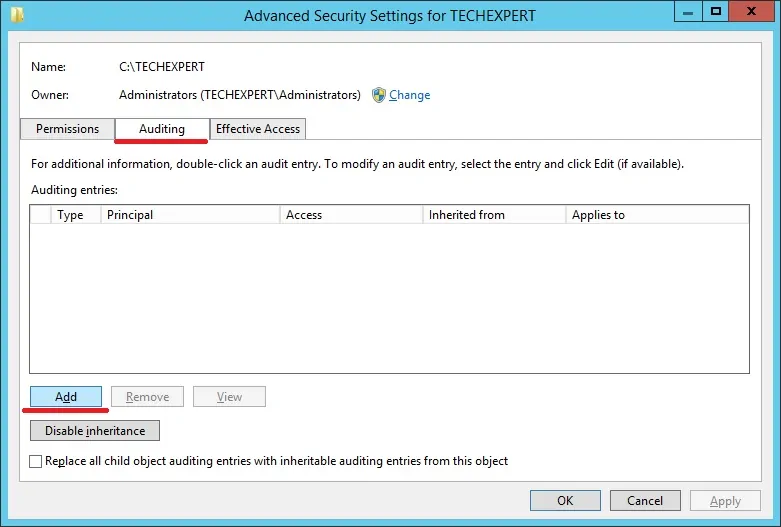

На экране «Дополнительные параметры безопасности» перейдите на вкладку «Аудит» и нажмите кнопку «Добавить».

На новом экране нажмите на опцию Выбрать принципала.

Введите группу с именем «Все» и нажмите кнопку «ОК».

Выполните следующую конфигурацию:

• Тип — Все

• Относится к — эта папка, подпапки и файлы

В области «Дополнительные разрешения» выберите параметр «Показать дополнительные разрешения».

В области «Расширенные права» включите только следующие параметры:

• Удалить подпапки и файлы.

• Удалять.

Нажмите на кнопку ОК, чтобы закрыть Windows.

Нажмите на кнопку ОК.

Нажмите на кнопку ОК.

Перезагрузите компьютер, чтобы включить групповую политику аудита объектов.

В нашем примере мы включили аудит объекта в папку с именем TECHEXPERT.

Вы завершили необходимую настройку аудита объекта.

Учебник — Кто удалил мой файл?

Вы закончили создание объекта групповой политики.

Но вам все равно нужно узнать, как узнать, кто удалил ваши файлы.

В нашем примере мы покажем вам все шаги, необходимые для определения, кто удалил ваши файлы.

Сначала давайте создадим текстовый файл с именем TEST.TXT внутри папки TECHEXPERT.

Теперь удалите файл TEST.TXT.

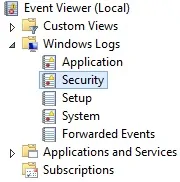

Откройте приложение Windows Event Viewer.

На экране просмотра событий разверните Журналы Windows и выберите параметр Безопасность.

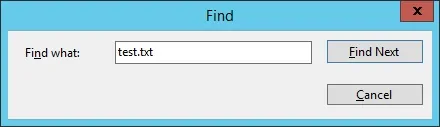

Щелкните правой кнопкой мыши журнал безопасности и выберите параметр «Найти».

Введите имя удаленного файла и нажмите кнопку «Найти».

Вы найдете ID 4663 средства просмотра событий с подробной информацией об удаленном файле.

В нашем примере мы обнаружили, что файл TEST.TXT был удален администратором.

VirtualCoin CISSP, PMP, CCNP, MCSE, LPIC22018-12-11T08:56:12-02:00

Related Posts

Page load link

Ok

Windows — это одна из самых популярных операционных систем в мире, которую используют миллионы пользователей ежедневно. Иногда мы случайно удаляем важные файлы или документы и не знаем, как их восстановить. Но есть способ вернуть удаленные файлы на Windows, и это производится с помощью логов удаления.

Логи удаления — это специальные файлы, которые сохраняют информацию обо всех действиях пользователей системы, связанных с удалением файлов. Это может быть полезно, если вы хотите найти файл, который был случайно удален, или в случае возникновения проблем с безопасностью и вы хотите узнать, кто и когда удалил файл.

Где искать логи удаления файлов на Windows? Обычно они располагаются в папке «Корзина», но это не единственное место, где их можно найти. Логи удаления также хранятся в специальном системном журнале, который доступен через панель управления Windows. В журнале можно найти информацию о действиях удаления файлов, время, дату и имя пользователя, осуществляющего удаление.

Использование логов удаления файлов Windows является очень полезным инструментом для восстановления удаленных файлов и защиты вашей системы от несанкционированного доступа. Они помогут вам не только сохранить важные данные, но и контролировать каждое действие на вашем компьютере.

Содержание

- Логи удаления файлов Windows: находки и их применение

- Где найти логи удаления файлов Windows

- Как использовать логи удаления файлов Windows для восстановления данных

- Логи удаления файлов Windows: диагностика и предотвращение потери данных

Логи удаления файлов Windows: находки и их применение

Логи удаления файлов хранятся в системном журнале событий Windows. Для доступа к этим журналам можно воспользоваться программой «События», которая входит в состав операционной системы. В «Событиях» можно выполнить поиск по определенным критериям, таким как дата, время или имя пользователя, чтобы найти необходимую информацию о удаленных файлах.

Найденные логи удаления файлов можно использовать в различных целях. Например, если вы случайно удалили важный файл, но не знаете его полное имя или место на жестком диске, можно проверить логи удаления для восстановления файла. Кроме того, логи удаления могут помочь выявить нарушения безопасности, такие как удаление файлов, связанных с вредоносным программным обеспечением, и принять соответствующие меры для защиты компьютера.

Важно отметить, что логи удаления файлов содержат информацию только о файлах, удаленных с помощью стандартных средств операционной системы Windows. Если файл был удален с помощью сторонних программ или других способов, он может не отображаться в логах удаления. Кроме того, для доступа к логам удаления файлов требуются права администратора.

Использование логов удаления файлов Windows может существенно облегчить процесс восстановления удаленных файлов и обеспечить безопасность вашего компьютера. Будьте осторожны при работе с этими логами и следуйте инструкциям по их использованию, чтобы избежать потери данных или проблем с системой.

Где найти логи удаления файлов Windows

Логи удаления файлов Windows хранятся в журналах событий. Чтобы найти эти логи, следуйте инструкциям:

- Откройте «Панель управления» Windows.

- Перейдите в раздел «Администрирование» или «Системные инструменты».

- Откройте «Журналы событий».

- В разделе «Журналы событий» найдите «Windows».

- Раскройте раздел «Система».

- В списке журналов найдите «Security» или «Безопасность».

- В журнале «Security» найдите события с идентификатором 4660 (укажите другой идентификатор, если известно).

В логах удаления файлов Windows вы найдете информацию о времени удаления файла, пути к файлу, идентификатор пользователя, который выполнил операцию удаления и другие сведения о событии.

Как использовать логи удаления файлов Windows для восстановления данных

Удаление файлов может быть непредсказуемым и в некоторых случаях может привести к потере важных данных. Однако, в Windows есть возможность использовать логи удаления файлов для восстановления утерянных данных.

Логи удаления файлов содержат информацию о каждом удаленном файле, включая его имя, место нахождения, дату удаления и пользовательские данные. Для использования этих логов и восстановления данных можно выполнить следующие действия:

1. Откройте приложение «Управление дисками».

Для этого щелкните правой кнопкой мыши на кнопке «Пуск» и выберите «Управление дисками».

2. Найдите диск, с которого вы удалены файлы.

В «Управлении дисками» отображаются все доступные диски на вашем компьютере. Выберите диск, с которого хотите восстановить файлы.

3. Выберите «Восстановление предыдущих версий».

Эта опция позволяет вам просматривать предыдущие версии файлов или папок на выбранном диске.

4. Выберите нужный файл или папку для восстановления.

В открывшемся окне вы увидите список доступных предыдущих версий файлов или папок. Выберите нужные вам файлы или папки для восстановления и нажмите кнопку «Восстановить».

После завершения восстановления выбранные файлы будут восстановлены на исходное место.

Примечание: Логи удаления файлов в Windows не гарантируют полную восстановление всех удаленных данных. Есть возможность, что некоторые файлы могут быть повреждены или не найдены в логах. Поэтому рекомендуется регулярно создавать резервные копии важных файлов для предотвращения потери данных.

Использование логов удаления файлов Windows может быть полезным инструментом для восстановления данных, если вы случайно удалили важные файлы. Однако, помните, что это не всегда гарантирует успешное восстановление всех удаленных данных, поэтому регулярное создание резервных копий остается важной процедурой для сохранения своих данных.

Логи удаления файлов Windows: диагностика и предотвращение потери данных

При удалении файлов в операционной системе Windows, часто возникают ситуации, когда важные данные случайно удаляются или стираются злонамеренно. В таких случаях, для восстановления потерянных файлов или диагностики ситуации, можно обратиться к логам удаления файлов Windows.

Логи удаления файлов Windows представляют собой специальные записи, которые хранят информацию о каждом удаленном файле, включая имя файла, путь к нему, дату и время удаления. Эти логи помогают пользователям вернуть удаленные файлы или оценить объем потерянных данных.

Для доступа к логам удаления файлов Windows нужно выполнить следующие шаги:

- Откройте «Диспетчер файлов» — нажмите на иконку папки на панели задач или воспользуйтесь сочетанием клавиш Win + E;

- В левой панели «Диспетчера файлов» найдите и щелкните правой кнопкой мыши на пункте «Этот компьютер»;

- В контекстном меню выберите «Свойства»;

- На открывшейся странице «Свойства системы» перейдите на вкладку «Дополнительно»;

- На вкладке «Дополнительно» найдите раздел «Диагностика и восстановление» и нажмите на кнопку «Настройки»;

- В разделе «Диагностика и восстановление» найдите пункт «Записывать в системный журнал событий», и установите флажок напротив «Удаление файла»

- Нажмите «ОК», чтобы сохранить изменения.

После этого, Windows будет записывать информацию о каждом удаленном файле в системный журнал событий. Чтобы просмотреть логи удаления файлов, выполните следующие действия:

- Откройте «Журнал событий» — нажмите на иконку «Пуск» и в строке поиска введите «Журнал событий»;

- В «Журнале событий» выберите «Диспетчер событий (локальный)» в левой панели;

- Разверните раздел «Журналы Windows» и найдите подраздел «Система»;

- В правой панели «Журнала событий» найдите и выберите событие с идентификатором «4660», соответствующее удалению файла;

- В подробностях события отобразится информация о удаленном файле, включая путь к нему, дату и время удаления.

Анализируя логи удаления файлов Windows, вы можете предотвратить потерю данных и принять меры для их восстановления. Если удаленные файлы оказались важными, можно воспользоваться специальными программами по восстановлению данных или обратиться к специалистам.

Однако, помимо доступа к логам удаления файлов Windows, рекомендуется принимать дополнительные меры для предотвращения потери данных. Регулярное создание резервных копий важных файлов, использование антивирусного программного обеспечения и осторожное удаление файлов могут помочь избежать неприятных ситуаций.

Вывод:

Логи удаления файлов Windows представляют собой ценный инструмент для диагностики и предотвращения потери данных. С их помощью можно отслеживать удаление файлов, находить потерянные данные и предпринимать необходимые меры для их восстановления. Однако, помимо доступа к этим логам, рекомендуется принимать дополнительные меры для обеспечения безопасности данных.

Иногда бывает необходимо понять кто удалил/изменил/переименовал конкретный файл или папку. В ОС Windows для этого используется аудит доступа к объектам.

Аудит это запись в специальные журналы информации об определенных событиях (источник, код события, успешность, объект и т.д. ). Объектом аудита может являться как любой файл или папка, так и определенное событие, например вход в систему или выход из нее, то есть можно записывать все события происходящие с конкретным файлом или папкой — чтение, запись, удаление и т.д., можно события входа в систему и т.д.

Необходимо понимать, что аудит забирает на себя.

Для того, чтобы можно было настраивать аудит файлов и папок необходимо предварительно включить эту возможность через локальные (или в случае если у Вас используется Microsoft AD групповые) политики безопасности.

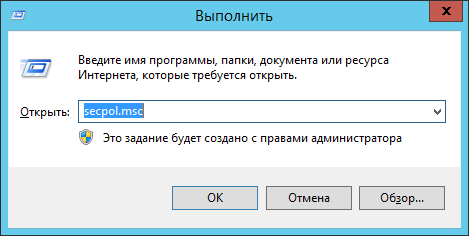

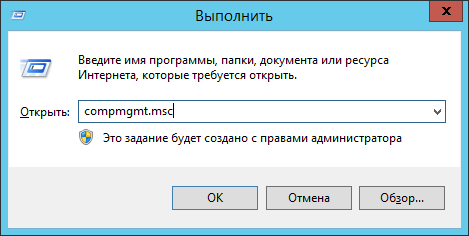

В случае локальных политик необходимо запустить оснастку “Локальная политика безопасности”, для этого необходимо нажать комбинацию клавиш Win+R, в открывшееся поле ввести secpol.msc и нажать клавишу Enter.

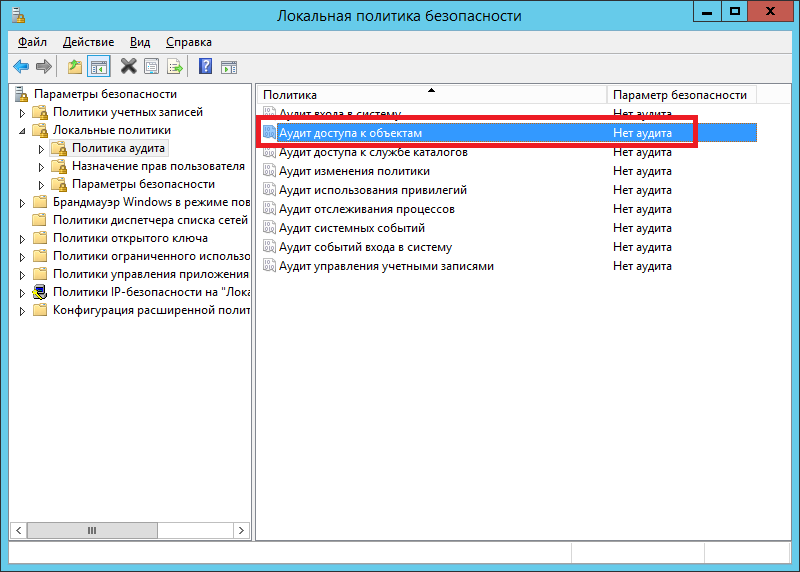

В открывшейся оснастке в дереве слева необходимо перейти в раздел “Локальные политики” — “Политика аудита”.

Далее необходимо выбрать необходимую нам политику — в данном случае это “Аудит доступа к объектам”. Именно этой политикой регулируется доступ к объектам файловой системы (файлам и папкам) и раскрыть ее двойным щелчком мыши. В открывшемся окне необходимо выбрать какие именно типы событий будут регистрироваться — “Успех” (разрешение на операцию получено) и/или “Отказ” — запрет операции и проставить соответствующие галочки, после чего нажать “Ок”.

Теперь когда включена возможность ведения аудита интересующих нас событий и их тип можно переходить к настройке самих объектов — в нашем случае файлов и папок.

Для этого необходимо открыть свойства файла или папки, перейти на вкладку “Безопасность”, нажать “Дополнительно” и “Аудит”.

Нажимаем “Добавить” и начинаем настраивать аудит.

Сначала выбираем субъект — это чьи действия будут аудироваться (записываться в журнал аудита).

Можно вписать туда имя пользователя или группы, если имя заранее неизвестно, то можно воспользоваться кнопкой “Дополнительно” которая открывает форму поиска где можно выбрать интересующих нас пользователей и группы. Чтобы контролировались действия всех пользователей необходимо выбрать группу “Все”.

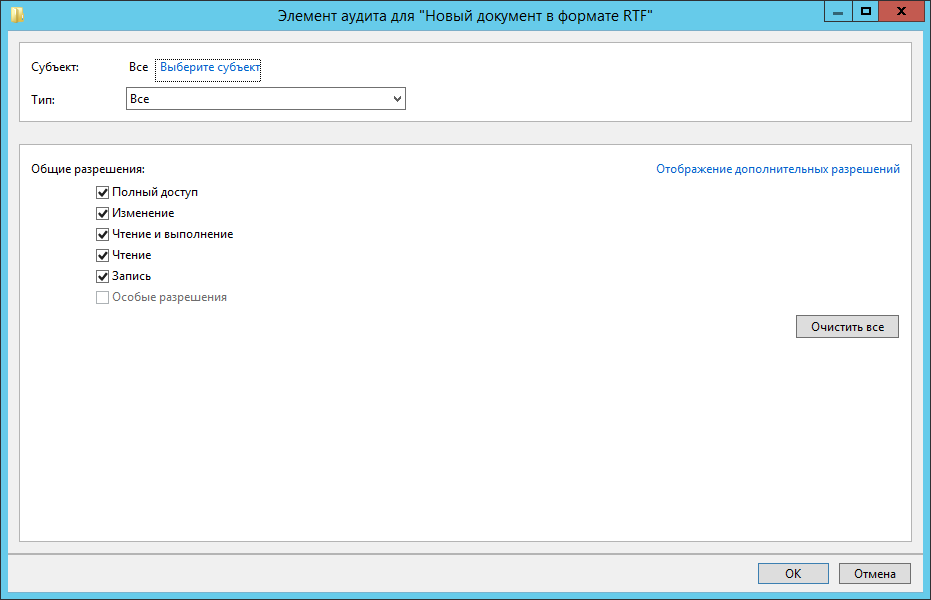

Далее необходимо настроить тип аудируемых событий (Успех, Отказ, Все), также область область применения для аудита папок — только эта папка, папка с подпапками, только подпапки. только файлы и т.д., а также сами события аудита.

Для папок поля такие:

А такие для файлов:

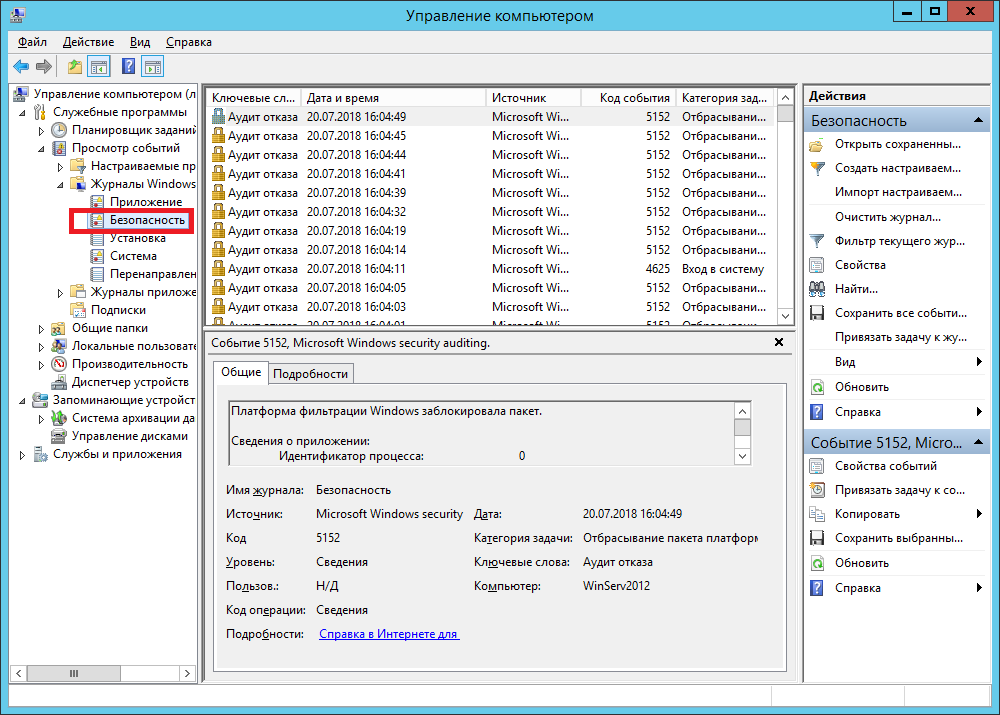

После этого начнется сбор данных аудита. Все события аудита пишутся в журнал “Безопасность”. Открыть его проще всего через оснастку “Управление компьютером” compmgmt.msc.

В дереве слева выбрать “Просмотр событий” — “Журналы Windows” — “Безопасность”.

Каждое событие ОС Windows имеет свой код события. Список событий достаточно обширен и доступен на сайте Microsoft либо в интернете.

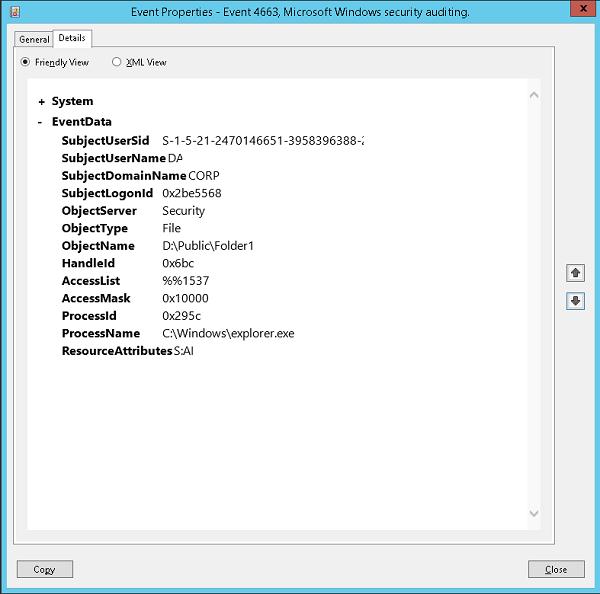

Попробуем например найти событие удаления файла, для этого удалим файл на котором предварительно настроен аудит (если это не тестовые файл, то не забываем сделать его копию, так как аудит это всего лишь информация о действиях, а не разрешение/запрет этих действий). Нам нужно событие с кодом 4663 — получение доступа к объекту, у которого в поле Операции доступа Написано “DELETE” . Поиск событий в журналах Windows достаточно сложен, поэтому обычно используются специализированные средства анализа — системы мониторинга, скрипты и т.д.

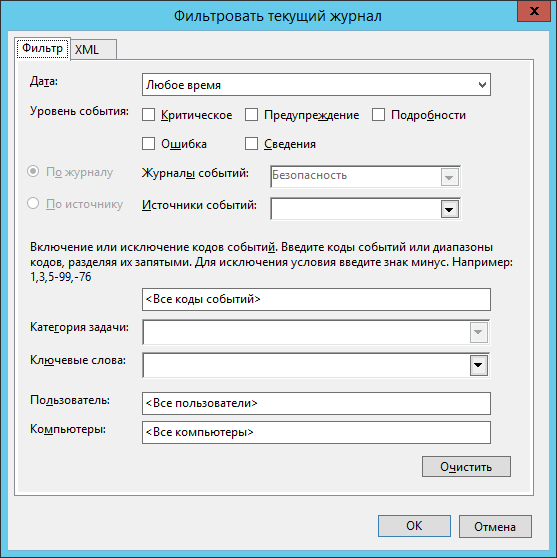

Вручную можно, например, задать например такой фильтр:

Далее в отфильтрованных событиях необходимо найти интересующее нас по имени объекта.

Открыть его двойным щелчком мыши и увидеть кто удалил данный файл в поле субъект.

На этом демонстрация аудита доступа к файлам и папкам Windows на примере Windows server 2012R2 окончена. В нашей базе знаний вы найдёте ещё множество статей посвящённых различным аспектам работы в Windows, а если вы ищете надежный виртуальный сервер под управлением Windows, обратите внимания на нашу услугу — Аренда виртуального сервера Windows.