16.11.2021

Если Вы хотите защитить свой сервер на базе операционной системы Windows Server продуктами «Лаборатории Касперского», то Вы можете использовать для этого один из двух вариантов:

— Kaspersky Endpoint Security (KES)

— Kaspersky Security для Windows Server (KSWS)

Оба этих продукта входят, допустим, в состав лицензии Kaspersky Endpoint Security для бизнеса Стандартный или Расширенный и способны защитить Ваш сервер от современных угроз. Но в каком случае правильно использовать KSWS, а в каком KES.

Вы можете развернуть Kaspersky Endpoint Security на файловом сервере.

Но KES не получится развернуть на:

— терминальном сервере

— на кластере

— на сервере, развернутом в режиме Core.

Kaspersky Security 10 для Windows Server обладает большим количеством функций нежели Kaspersky Endpoint Security 10 для Windows. Одно из главных преимуществ этой программы является то, что она способна защитить файловые серверы от атаки шифровальщиков.

|

Функция |

Kaspersky Endpoint Security для Windows (для файловых серверов) |

Kaspersky Security для Windows Server |

|

Единая консоль Kaspersky Security Center 10 |

+ |

+ |

|

Защита терминальных серверов |

Terminal Services (Remote Desktop Services) Windows Server 2008 R2 |

Terminal Services Windows Server 2008 R2 / 2012 / 2012 R2 Citrix XenApp 6.0, 6.5, 7.0, 7.5, 7.6 Citrix XenDesktop 7.0, 7.1, 7.5, 7.6 |

|

Распределение нагрузки на сервер |

+ |

+ |

|

Определение серверов, работающих с высокой нагрузкой |

+ |

|

|

Поддержка конфигурации Cluster mode |

+ |

|

|

Поддержка конфигурации Core mode |

+ |

|

|

Поддержка локальной операционной системы ReFS, используемой в Windows Server |

+ |

|

|

Поддержка сетевого протокола управления SNMP устройствами в сетях TCP/UDP |

+ |

|

|

Индивидуальная настройка защитных параметров для каждой защищаемой области |

+ |

|

|

Контроль запуска приложений |

+ |

|

|

Сетевой экран |

+ |

|

|

Защита от шифровальщиков |

+ |

Kaspersky Endpoint Security для Windows (для файловых серверов) входит в состав следующих лицензий:

-

Kaspersky Endpoint Security Cloud

-

Kaspersky Endpoint Security для бизнеса Стандартный

-

Kaspersky Endpoint Security для бизнеса Расширенный

-

Kaspersky Total Security для бизнеса

-

Kaspersky Security для виртуальных и облачных сред, Server

Kaspersky Security для Windows Server входит в состав следующих продуктов:

-

Kaspersky Endpoint Security для бизнеса Стандартный (за исключением функции Контроль запуска приложений)

-

Kaspersky Endpoint Security для бизнеса Расширенный

-

Kaspersky Total Security для бизнеса

-

Kaspersky Security для виртуальных и облачных сред, Server

- Kaspersky Security для систем хранения данных

Возврат к списку

Kaspersky Security for Windows Server protects servers running Microsoft® Windows® operating systems (hereinafter also referred to as protected devices) and network attached storages against viruses and other computer security threats which servers and network attached storages are exposed to while exchanging files. Kaspersky Security for Windows Server is designed for use on local area networks of medium to large organizations. Kaspersky Security for Windows Server users are corporate network administrators and specialists responsible for anti-virus protection of the corporate network.

You can install Kaspersky Security for Windows Server on servers with the following roles:

- Active Directory® Certificate Services

- Active Directory Domain Services

- Active Directory Federation Services

- Active Directory Lightweight Directory Services

- Active Directory Rights Management Services

- Device Health Attestation

- DHCP Server

- DNS Server

- Fax Server

- File and Storage Services

- Host Guardian Services

- Hyper-V®

- Network Controller

- Network Policy and Access Services

- Print and Document Services

- Remote Access

- Remote Desktop Services

- Volume Activation Services

- Web Server (IIS)

- Windows Deployment Services

- Windows Server® Update Services

Kaspersky Security for Windows Server can be managed in the following ways:

- Via the Application Console installed on the same device as Kaspersky Security for Windows Server or on a different device.

- Using commands in the command line.

- Via Kaspersky Security Center Administration Console.

The Kaspersky Security Center application can also be used for centralized administration of multiple devices running Kaspersky Security for Windows Server.

You can review Kaspersky Security for Windows Server performance counters for the «System Monitor» application, as well as SNMP counters and traps.

An update or upgrade of supported Microsoft Windows operating systems does not affect the functionality of Kaspersky Security for Windows Server.

Kaspersky Security for Windows Server components and functions

The application includes the following components:

- Real-Time File Protection. Kaspersky Security for Windows Server scans objects when they are accessed. Kaspersky Security for Windows Server scans the following objects:

- Files

- Alternate file system streams (NTFS streams)

- Master boot record and boot sectors on local hard drives and removable drives

- Windows Server 2016 and Windows Server 2019 container files

- On-Demand Scan. Kaspersky Security for Windows Server runs a single scan of the specified area for viruses and other computer security threats. The application scans files, RAM, and startup objects on a protected device.

- RPC Network Storage Protection and ICAP Network Storage Protection. Kaspersky Security for Windows Server installed on a device running a Microsoft Windows operating system protects network attached storages against viruses and other security threats that infiltrate the device through file exchange.

- Applications Launch Control. This component tracks users’ attempts to launch application and controls application launches.

- Device Control. This component controls registration and use of external devices in order to protect the device against security threats that may arise while exchanging files with USB-connected flash drives or other types of external device.

- Anti-Cryptor and Anti-Cryptor for NetApp. These components protect shared folders on devices and network attached storages from malicious encryption by blocking hosts that show malicious activity.

- Script Monitoring. This component controls the execution of scripts created using Microsoft Windows scripting technologies.

- Traffic Security. This component intercepts and scans objects transferred through web traffic (including mail) to detect known computer and other threats on the protected device.

- Firewall Management. This component provides the ability to manage the Windows Firewall: configure settings and the operating system’s firewall rules and block any external attempts to configure the firewall.

- File Integrity Monitor. Kaspersky Security for Windows Server detects changes in files within the monitoring scopes specified in the task settings. These changes may indicate a security breach on the protected device.

- Network Threat Protection. This component scans inbound network traffic for activity that is typical of network attacks. Upon detecting an attempted network attack that targets your computer, Kaspersky Security for Windows Server blocks network activity from the attacking computer.

- Log Inspection. This component monitors the integrity of the protected environment based on the results of an inspection of Windows event logs.

The following functions are implemented in the application:

- Database Update and Software Modules Update. Kaspersky Security for Windows Server downloads updates of application databases and modules from Kaspersky’s FTP or HTTP update servers, Kaspersky Security Center Administration Server, or other update sources.

- Quarantine. Kaspersky Security for Windows Server quarantines probably infected objects by moving such objects from their original location to the Quarantine folder. For security purposes, objects in the Quarantine folder are stored in encrypted form.

- Backup. Kaspersky Security for Windows Server stores encrypted copies of objects classified as Infected in Backup before disinfecting or deleting them.

- Administrator and user notifications. You can configure the application to notify the protected device’s administrator and users about events related to the operation of Kaspersky Security for Windows Server and the status of anti-virus protection on the device.

- Importing and exporting settings. You can export Kaspersky Security for Windows Server settings to an XML configuration file and import settings into Kaspersky Security for Windows Server from the configuration file. You can save all application settings or only settings for individual components to a configuration file.

- Applying templates. You can manually configure a node’s security settings in the tree or list of the device’s file resources, and save the configured setting values as a template. This template can then be used to configure the security settings of other nodes in Kaspersky Security for Windows Server protection and scan tasks.

- Managing access permissions for Kaspersky Security for Windows Server functions. You can configure the rights to manage Kaspersky Security for Windows Server and the Windows services registered by the application, for users and groups of users.

- Writing events to the application event log. Kaspersky Security for Windows Server logs information about software component settings, the current status of tasks, events that occur while tasks run, events associated with Kaspersky Security for Windows Server management, and information required to diagnose errors in Kaspersky Security for Windows Server.

- Hierarchical storage. Kaspersky Security for Windows Server can operate in hierarchical storage management mode (to work with HSM systems). HSM systems allow data to be relocated between fast local drives and slow long-term mass storage devices.

- Trusted Zone. You can generate a list of exclusions from the protection or scan scope, that Kaspersky Security for Windows Server will apply in the On-Demand and Real-Time Server Protection tasks.

- Exploit Prevention. You can protect process memory from exploits using an Agent injected into the process.

- Blocked Hosts storage. You can block remote hosts that try to access the device’s shared folders if they exhibit any malicious activity.

Страх, боль и ненависть технической поддержки

Время на прочтение

4 мин

Количество просмотров 22K

Обращаясь в службу технической поддержки, зачастую люди испытывают стресс. Кто-то переживает из-за того, что не сможет объяснить проблему и будет выглядеть глупо. Кого-то переполняют эмоции и трудно сдержать негодование по поводу качества услуги — ведь раньше не было ни единого разрыва!

Мне нравится, например, техническая поддержка Veeam. Она отвечает небыстро, но точно и по существу. Я даже рад написать туда по пустяку, чтобы научиться какой-нибудь новой фишке.

Неплохая техподдержка в DeviceLock. Опыт их старожилов заслуживает уважения. Почти после каждого обращения я вношу несколько строк «Тайного Знания» в корпоративную Wiki. При этом они быстро собирают тестовые билды продукта с исправленным багом — поддержка и производство тесно связаны.

ArcServe не очень. Резиденты побережья Индийского океана очень, очень вежливые и внимательные, а больше ничего хорошего сказать не могу. Если нет готовой KB, ваша жизнь будет печальной.

Особняком стоит техническая поддержка нашего антивирусного флагмана — Лаборатории Касперского. Как человек откладывает поход к стоматологу, так и я до последнего стараюсь не писать туда. Потому что будет долго, больно и с непредсказуемым результатом. Доктора выбрать нельзя, хоть у тебя 5000

рублей

лицензий — лечит кто попадётся. А я вроде и сам доктор (ну не доктор, так слесарь), мне вдвойне обидно.

К делу.

Обновляем Kaspersky Security for Windows Server с версии 10.1.1 на 10.1.2. Операция простая, но мы-то знаем. В очередной Patch Tuesday от Microsoft я заметил, что обновления не установились на большую группу серверов.

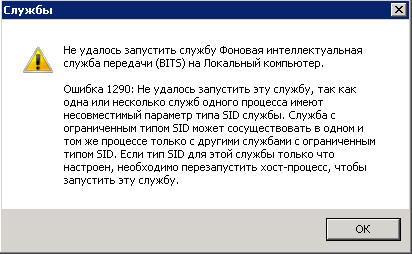

Выяснилось, что на серверах прекратили работу службы wuauserv и BITS, а при запуске возвращается ошибка:

Полечив запуск народными средствами

sc config wuauserv type= own

sc config bits type= own

я понял, что между серверам есть кое-что общее — на 100% пациентов недавно устанавливался KSWS 10.1.2.

Заболело сильно, открыл обращение.

Здравствуйте!

После апгрейда с 10.1.1 на 10.1.2.996 на ряде серверов сломались службы BITS и Windows Update.

При запуске возвращается ошибка: 1290

Связано ли возникновение ошибки с установкой продукта?

Ответ не заставил себя долго ждать.

Добрый день, Михаил!

Kaspersky Security 10 for Windows Server при установки или обновлении версии не рассматривает имеющиеся службы, а так же не проверяет/изменяет их настройки.

Сказали — как отрезали.

Беглое гугление показало, что проблема существует, по крайней мере существовала в другой версии.

Написал обратно — вот умные люди пишут, что проблема такая раньше была, может и сейчас сохранилась? Предоставил стандартную техническую информацию.

7 дней (семь дней, Карл!) техподдержка хранила молчание. Результат не обрадовал. Привожу в сокращенном виде:

Михаил, добрый день!

В Вашем случае, отключение служб после апгрейда продукта связано именно с индивидуальными или групповыми настройками операционной системы (мои выводы основаны на исследовании присланного вами отчета).

Рекомендую Вам на глубоком уровне исследовать работу системных служб. Я был бы рад Вам помочь в этом, однако, это находится в компетенции поддержки Microsoft, так как указанное Вами решение является рабочим и требует только одноразового ввода.

От себя, хочу добавить, что обе указанные Вами службы относятся к обновлению операционной системы и никак не влияют на работу нашего продукта, соответственно и на степень Вашей защиты.

Вот и конец. Обидно.

Ладно, если Лаборатория Касперского не может найти дефект,

его найдут солдаты Н

придется искать самому.

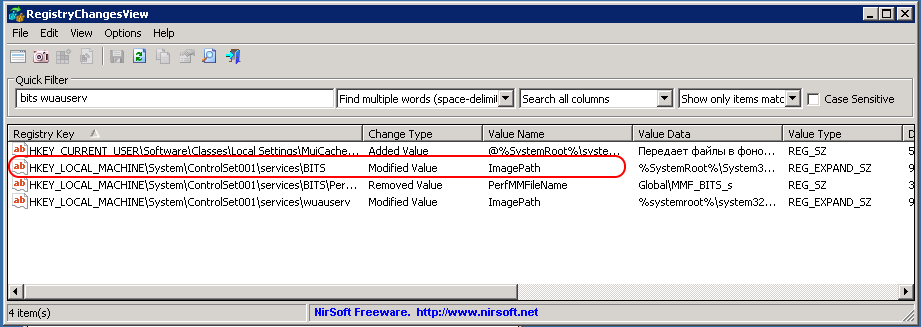

Настройка служб Windows хранится в ветке реестра:

HKLM\System\CurrentControlSet\services\В файловой системе ничего полезного не хранится, кроме бинарных файлов.

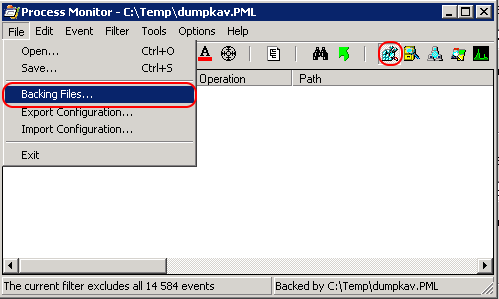

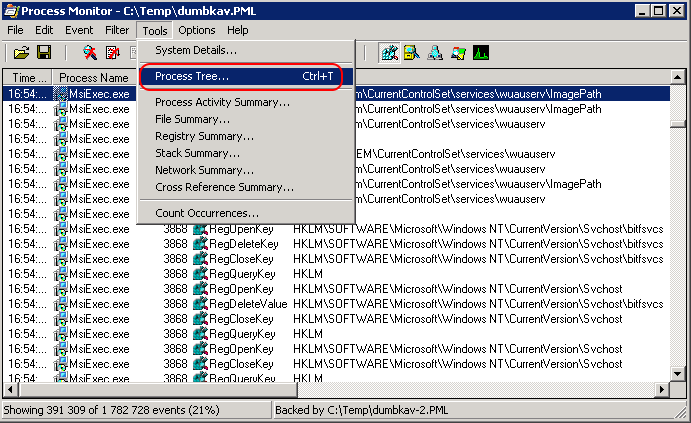

Чем мы мониторим реестр? Самый универсальный инструмент — Process Monitor от Sysinternals.

Что не так с Process Monitor? В нем архисложно что-то найти, если не знаешь в точности, что ищешь.

В то же время есть утилиты от не так широко известной компании Nirsoft. Она выпускает десятки уникальных программ — от мониторинга подключения USB-устройств до считывания ключей продуктов из реестра. Если вы никогда про нее не слышали — очень рекомендую зайти на сайт и оценить коллекцию. Я когда в первый раз о них узнал — как будто открыл коробку с игрушками.

Для нашей работы будет полезна утилита www.nirsoft.net/utils/registry_changes_view.html

RegistryChangesView v1.21. Качаем, запускаем на сервере.

Первое, что надо сделать — снепшот до установки.

Затем запускаем Sysinternals Process Monitor, отключаем всё, кроме реестра, и настраиваем сохранение результатов в файл.

Запускаем процесс установки, убеждаемся, что всё сломалось.

Делаем второй снепшот в RegistryChangesView.

Сравниваем снепшоты между собой.

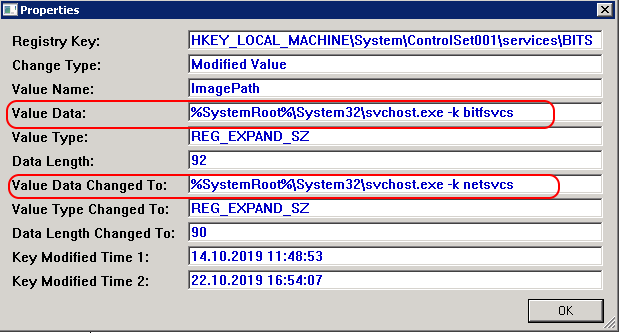

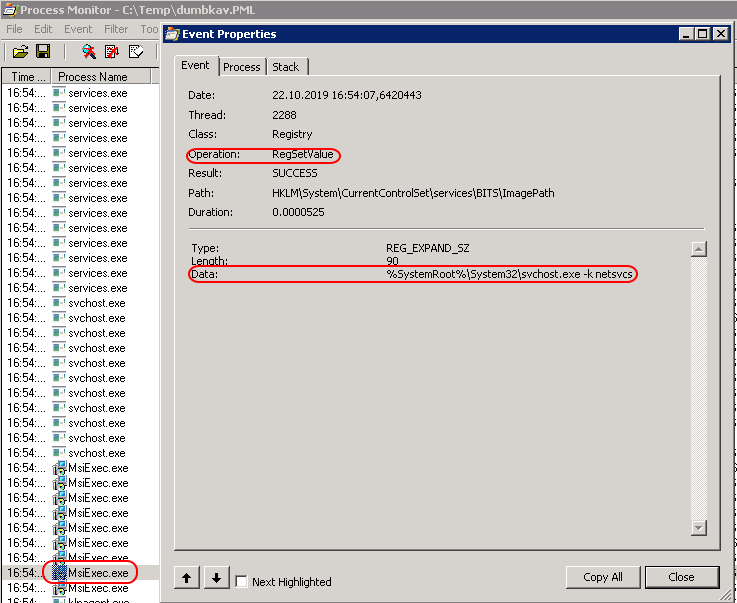

А вот и, то, что нас интересовало.

Но кто это сделал? Может служба сама себя сломала?

Смотрим лог Process Monitor, начнем с фильтрации процессов:

Берем Summary по реестру, сортируем по полю Writes:

А вот и искомое:

Вот и всё друзья, за 5 минут причина проблемы найдена.

Это точно инсталлятор Kaspersky, и мы точно знаем, как он ломает службу. А значит, легко вернем её в исходное состояние.

Какие выводы?

На поддержку надейся, а сам не плошай. Не надо лениться. Разберись.

Используйте подходящий инструментарий. Расширяйте свой личный набор технических средств. Изучайте те инструменты, которыми пользуетесь каждый день.

Ну а если сам работаешь в поддержке, попробуй научиться проскакивать первую фазу — «Отрицание». Это, кстати, самое сложное.

Вот бы самому начать следовать этим советам. Привет Лаборатории!

Дополнение. Через две недели мне повезло получить ответ от разработчика. Спасибо, Олег, хотя бы одному человеку не всё равно, а значит не всё для нас, клиентов, потеряно. Он пояснил, что на самом деле инсталлятор возвращает состояние службы в исходное состояние, как после чистой установки операционной системы (и это действительно так, проверил). Предыдущая версия KSWS меняла настройки службы, выделяя их в отдельный процесс (зачем?). Но исталлятор откатывает настройки не совсем корректно, просто меняя значения в реестре, не уведомляя Service Control Manager. После перезагрузки (мне способ перезапуска SCM неизвестен, хотя если просто попробовать повторить ту же настройку через утилиту sc.exe, то перезагрузки можно избежать), службы обновления снова заработают. Самый простой workaround — после обновления релиза назначить перезагрузку на ночь (в сервисное время).

Честно говоря, всё это было уже описано в вышеприведённом сообщении форума. Просто подтвердилось, что ошибка перешла и в новый релиз.

PS: Спасибо berez за помощь с пунктуацией.

Связанные продукты:

|

На главную / Продукты / Продукты для бизнеса / Список приложений / Компьютерная сеть современных крупных компаний состоит, как правило, Антивирус Касперского для Windows Servers Enterprise Edition Особенности приложения

Эффективная защита

Высокая производительность

Гибкое администрирование

Системные требования

|