Ни для кого не является особым секретом, что большинство процессов в Windows, которая обладает большими возможностями в плане расширения функционала, работают независимо от пользователя. Это системные процессы и различные вспомогательные некритичные службы, например, Windows Audio, благодаря которой на компьютере может воспроизводиться звук. Существует также множество сторонних программ и расширений, которые могут запускаться автоматически вместе с операционной системой и которые с этой точки зрения могут быть как полезными, так и не очень.

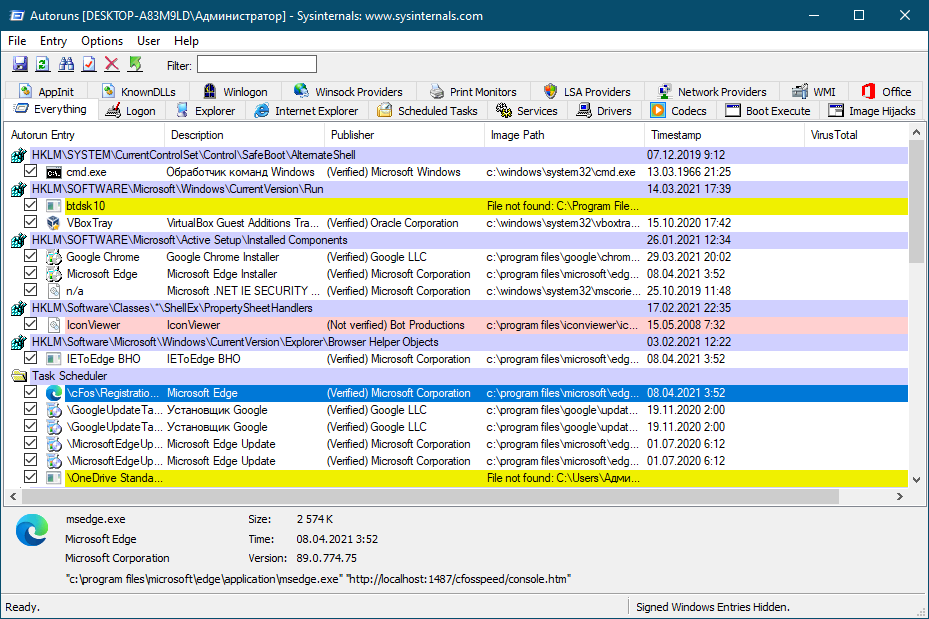

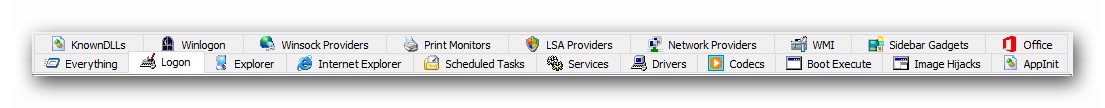

По умолчанию все элементы автозагрузки выводятся на вкладке Everything, то есть все, однако в программе реализована возможность их сортировки по типу. Для этого в Autoruns и существуют вкладки. Вкратце рассмотрим их назначение.

• Logon. Содержит элементы автозагрузки текущего пользователя.

• Codecs. Запускаемые при старте Windows кодеки.

• Boot Execute. Вкладка содержит приложения, которые запускаются при загрузке Windows и выполняют какое-то задание, например, сканирование антивирусом на раннем этапе загрузки или проверка системного раздела утилитой chkdsk.

• AppInit. Вкладка показывает элементы, которые загружают указанные в разделе реестра Appinit_Dlls библиотеки в процессы, использующие системный файл user32.dll. В современных ОС Windows неактуальна.

• Winlogon. Вкладка отображает библиотеки событий при загрузке Windows.

• Winsock Providers. Автозагружаемые элементы, необходимые для подключения к интернету. По умолчанию скрыты.

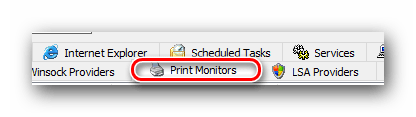

• Print Monitors. Элементы автозапуска, необходимые для работы принтера. Системные мониторы печати по умолчанию скрыты.

• LSA Providers. Элементы, связанные с безопасностью сети. Представлены DLL, используемыми процессом Lsass.exe или Winlogon.exe. Скрыты по умолчанию.

• Network Providers. Автозагружаемые элементы, работающие с настройками сети. Скрыты.

• WMI. Элементы из базы данных WMI — инструментария управления Windows.

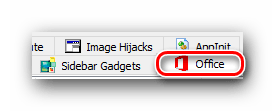

• Office. Эта последняя вкладка содержит ASEP модулей офисного пакета Microsoft Office, если оный установлен на компьютере.

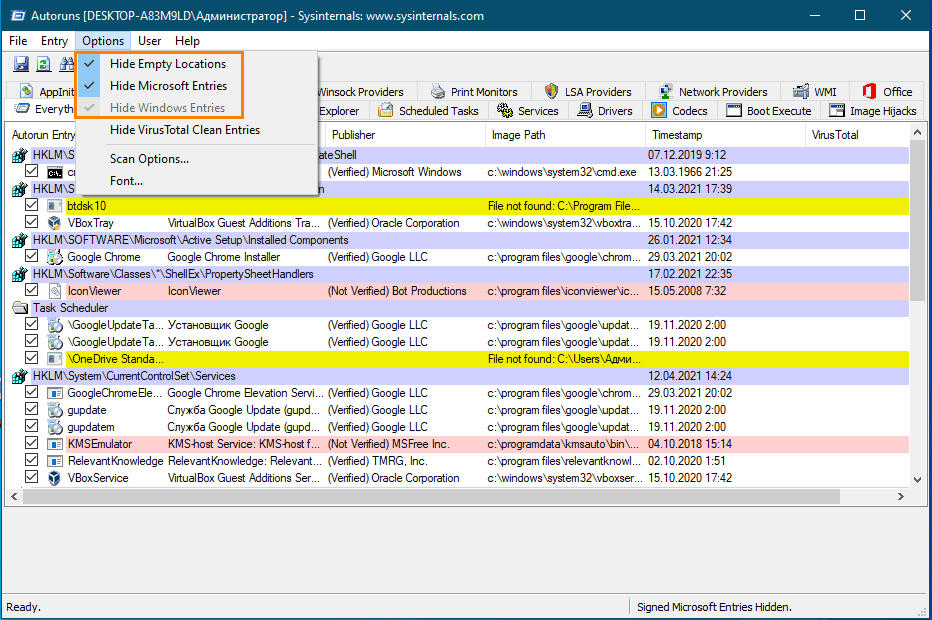

Теперь, когда вы приблизительно знаете назначение ASEP разных категорий, можно переходить к практике, но ещё нужно сказать пару слов о том, что можно и что нельзя трогать в Autoruns. Показ всех системных ASEP в программе отключён в меню Options → Hide Windows Entries, и мы бы не рекомендовали его включать без крайней нужды. Среди системных точек автозапуска имеется немало важных элементов, отключение или удаление которых способно привести к некорректной работе операционный системы или даже невозможности её загрузки. Для начала разумно было бы отключить и показ элементов Microsoft.

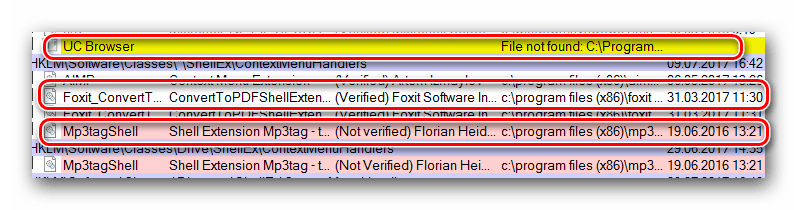

При работе с Autoruns лучше всего придерживаться следующего правила: отключать можно только те элементы автозагрузки, назначение которых вам хорошо известно. Не рекомендуется без предварительного анализа удалять или отключать элементы, помеченные жёлтым или розовым цветом. Отсутствие описания и имени поставщика само по себе ещё ни о чём не говорит, равно как и их наличие, ибо любой разработчик стороннего ПО может прописать в эти поля любые текстовые данные, подлинным элемент можно считать лишь тогда, когда рядом с названием поставщика будет указано (Verified).

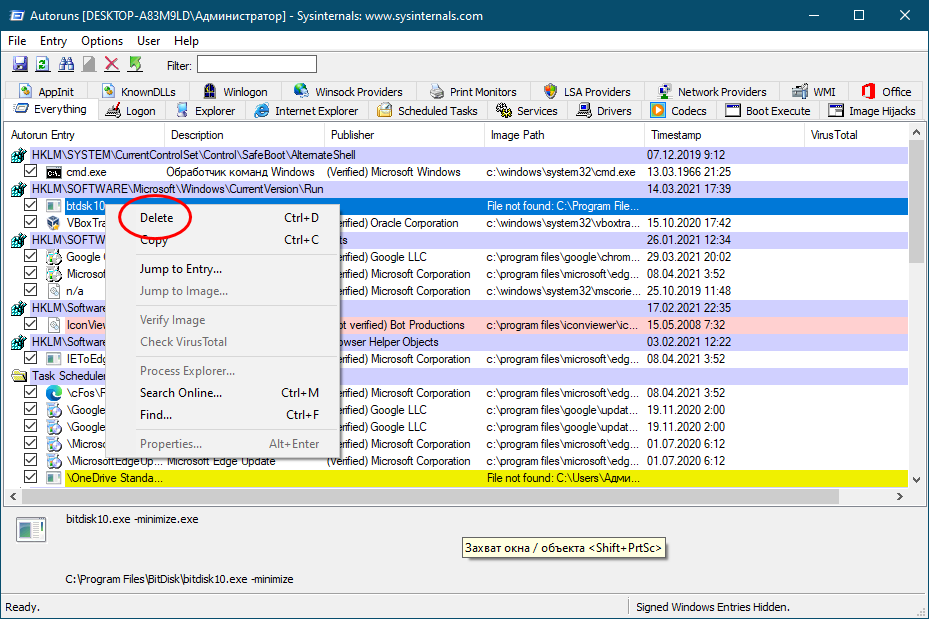

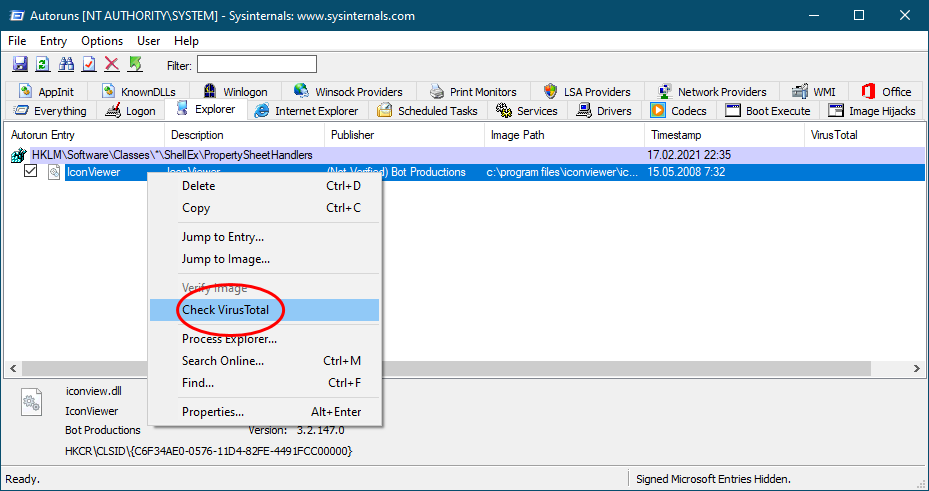

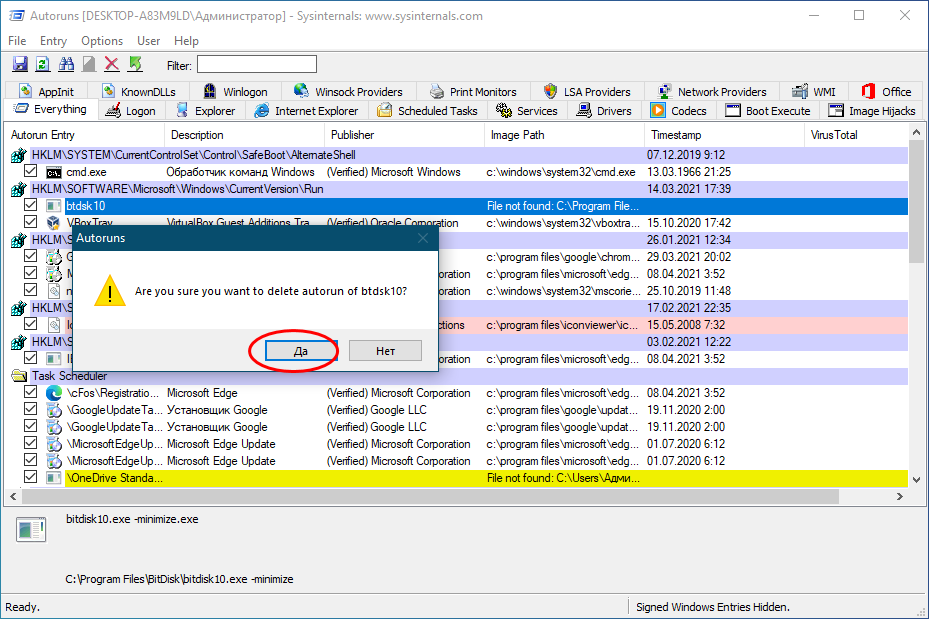

Сама по себе процедура управления автозагрузкой в Autoruns очень проста. Чтобы отключить ASEP, нужно снять расположенный напротив неё флажок, если же вы хотите удалить точку автозагрузки, нужно ее выделить и нажать Ctrl + D либо выбрать в контекстном меню соответствующую опцию.

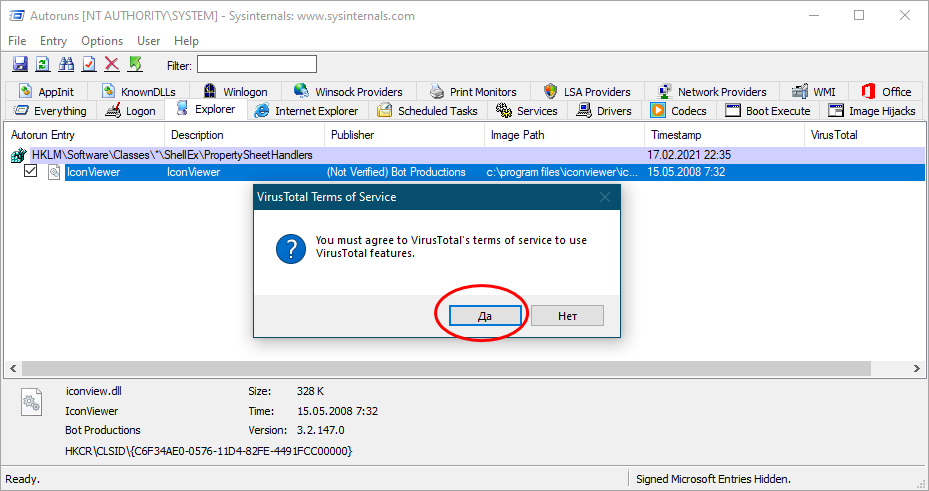

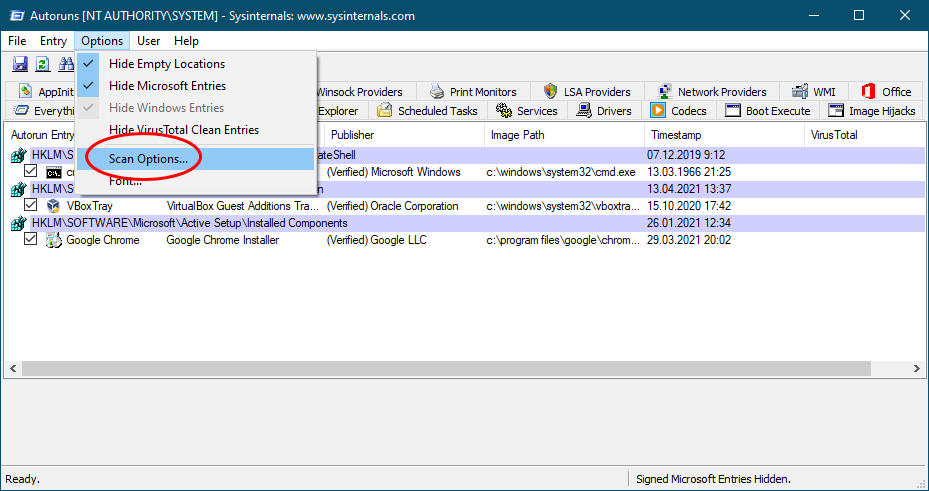

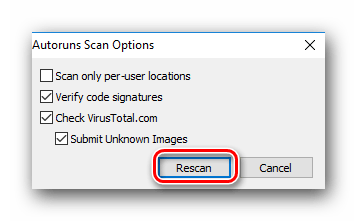

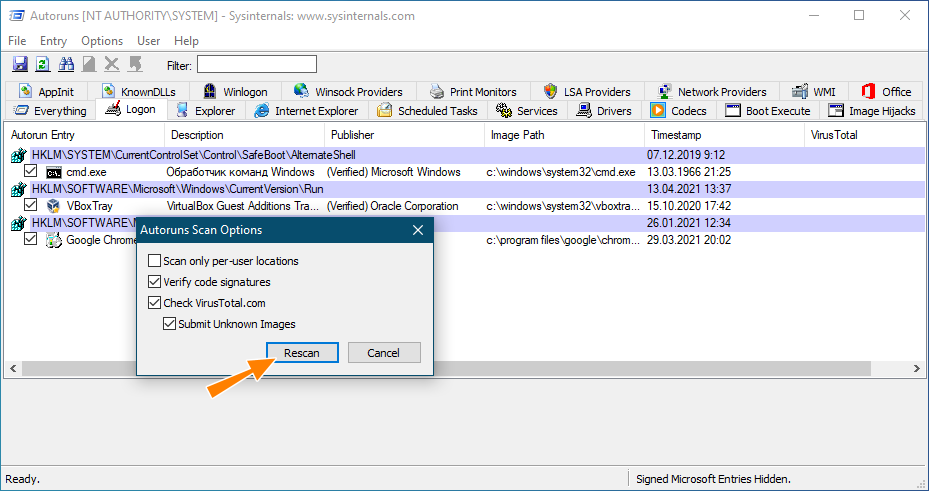

Из дополнительных функций Autoruns хотелось бы обратить внимание на опцию Check VirusTotal в контекстном меню, позволяющую с помощью сервиса проверять ASEP на предмет заражения. «Точечная» проверка требует подтверждения со стороны пользователя, также вы можете включить проверку по умолчанию в меню Options → Scan Options, выставив настройки как показано на скриншоте и нажав «Rescan».

Время на прочтение

7 мин

Количество просмотров 22K

Если вы будете четко понимать, как использовать AutoRuns, вы всегда сможете определить, заражен ли ваш компьютер нежелательным ПО.

Примечание: в этой статье рассказано, как можно обнаружить вредоносные программы на домашнем ноутбуке или ПК. Для выявления и удаления вредоносных программ в организации необходимо следовать корпоративному плану реагирования на инциденты.

Что такое AutoRuns?

AutoRuns — это инструмент Microsoft, который выявляет ПО, настроенное на запуск при загрузке устройства или входе пользователя в свою учетную запись. При включении компьютера часто запускается надежное программное обеспечение. Ярким примером является Outlook, поскольку проверка электронной почты нередко являются первым действием после входа в аккаунт.

Если устройство было взломано, то приникшее на него вредоносное ПО должно «выдержать» перезагрузку. После выключения компьютера вредоносной программе требуется определенный механизм для продолжения работы на устройстве. Для этого могут использоваться встроенные функции Windows, позволяющие запускать программы при загрузке.

AutoRuns: основы

На изображении ниже мы видим, что AutoRuns имеет ряд вкладок, в каждой из которых содержатся данные о механизме автозапуска.

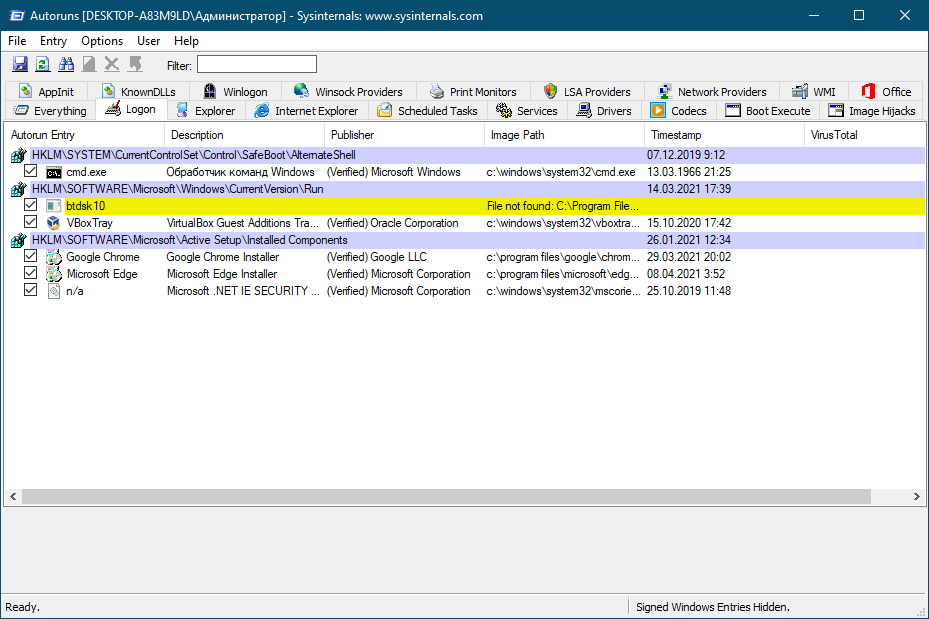

Во вкладке Logon (вход в систему) представлена информация о стандартных местах загрузки для всех пользователей устройства. В частности, здесь указаны места запуска программ, а также соответствующие ключи запуска. Ключ запуска является частью реестра устройства: вредоносное ПО часто создает такой ключ, чтобы при загрузке устройства вредоносная программа запускалась автоматически.

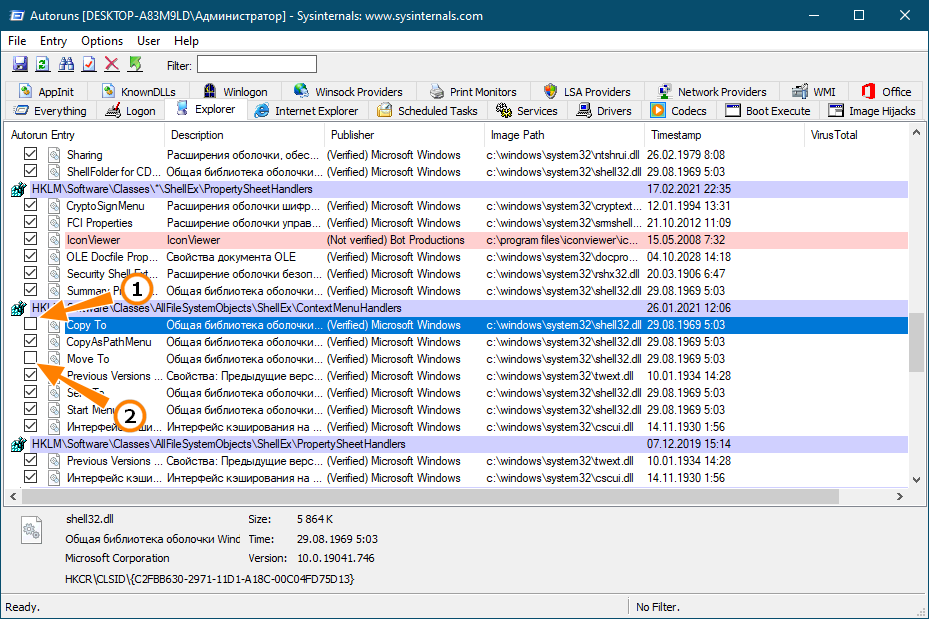

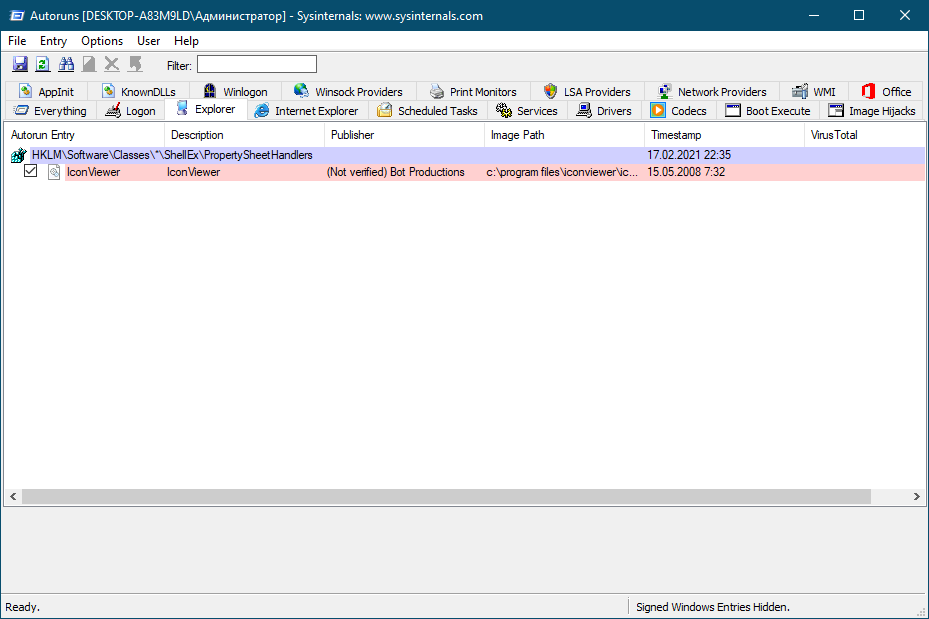

Во вкладке Explorer (проводник) отображается информация о следующих элементах:

-

Shell extensions (расширения оболочки) — это отдельные плагины для Проводника Windows (например, для предварительного просмотра файлов PDF).

-

Browser Helper Objects (объекты помощника браузера) — модули DLL, выполняющие роль плагинов для Internet Explorer.

-

Explorer Toolbars (панели инструментов проводника) — это сторонние плагины для Internet Explorer; через панель инструментов осуществляется доступ к сторонней платформе.

-

Active Setup Executions (выполнение задач через Active Setup) — механизм для однократного выполнения команд для каждого пользователя во время входа в систему.

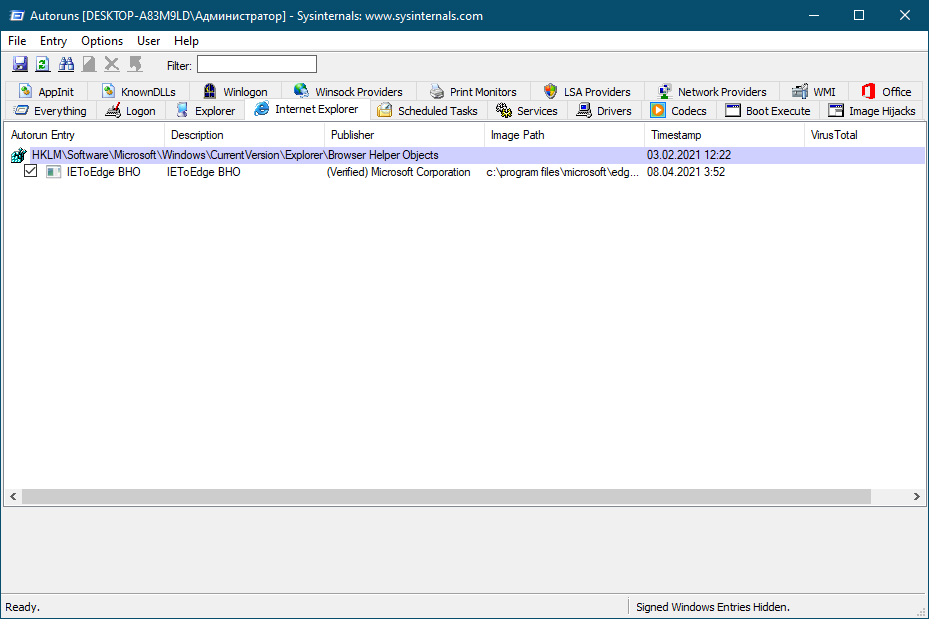

Во вкладке Internet Explorer отображаются вспомогательные объекты браузера, панели инструментов Internet Explorer и расширения.

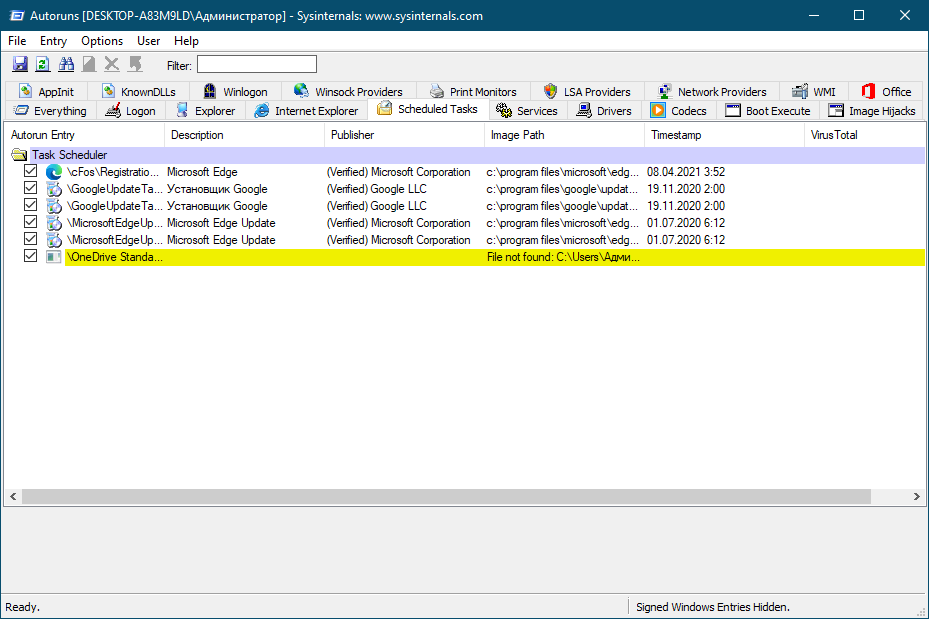

Во вкладке Scheduled Tasks (запланированные задачи) показываются задачи, которые настроены на запуск при загрузке или входе в систему (это часто используется различными семействами вредоносных программ).

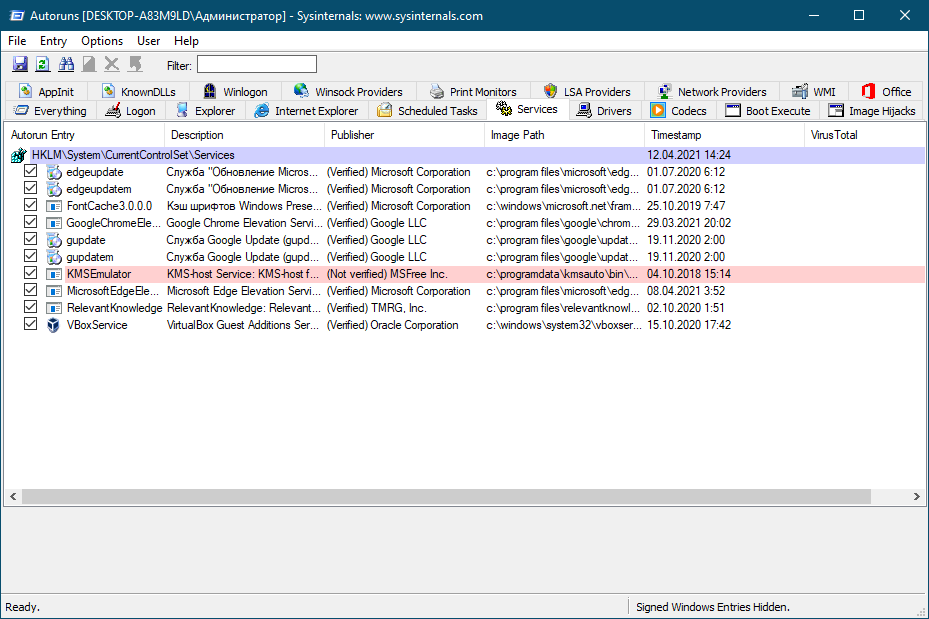

Во вкладке Services (службы) отображаются все службы Windows, автоматический запуск которых запланирован при загрузке устройства.

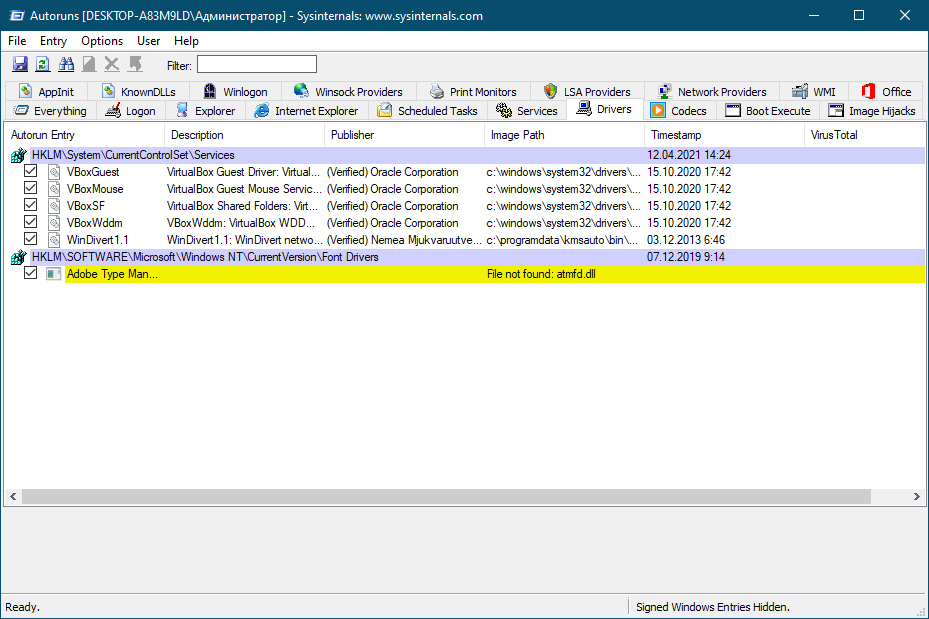

Драйверы позволяют оборудованию взаимодействовать с операционной системой устройства. Во вкладке Drivers в AutoRuns отображаются все зарегистрированные на устройстве драйверы, кроме отключенных.

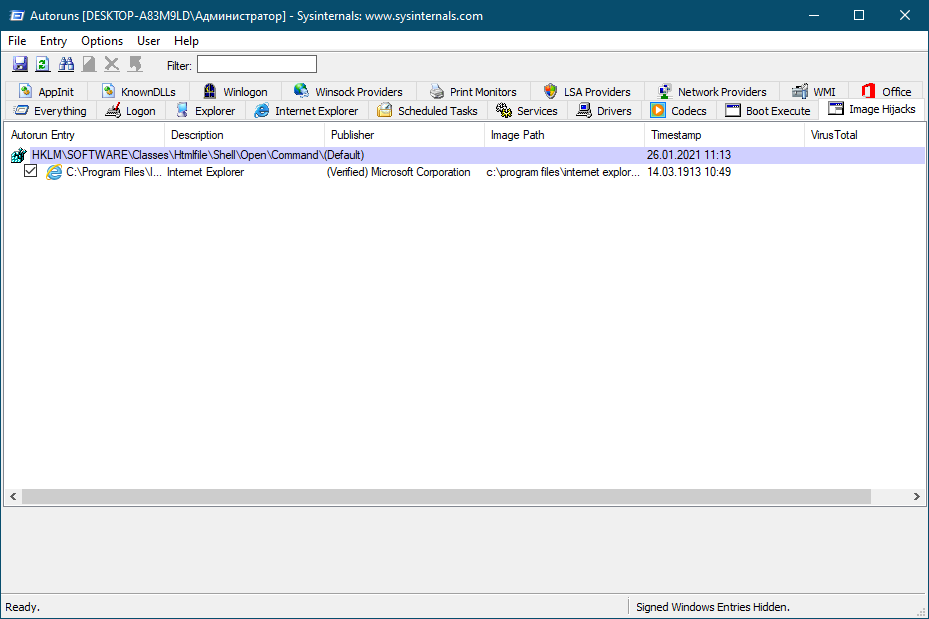

Image Hijacks (подмена образов) представляет собой довольно коварный метод, заключающийся в том, что ключ для запуска определенного процесса в реестре Windows на самом деле запускает другой, вредоносный, процесс.

В AppInit DLL показаны библиотеки DLL, зарегистрированные как DLL инициализации приложений.

Во вкладке Boot Execute (выполнение при загрузке) отображаются места запуска, связанные с подсистемой диспетчера сеансов (smss.exe).

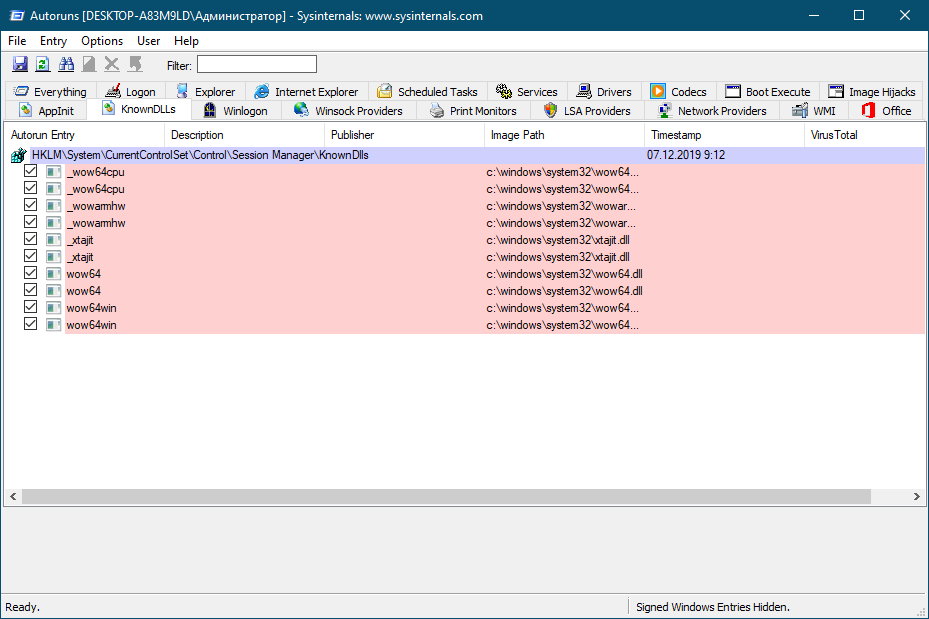

Известные библиотеки DLL (Known DLL) в Windows — kernel32.dll, ntdll.dll — позволяют программному обеспечению импортировать определенные функции. Некоторые вирусы устанавливают созданные разработчиком вируса вредоносные библиотеки DLL, причем в места, где вы вряд ли будете искать легитимные библиотеки DLL Windows, например во временных папках.

Winlogon используется, когда пользователь входит в систему Windows. В этой вкладке отображаются библиотеки DLL, регистрирующие уведомления о событиях Winlogon.

Во вкладке Winsock Providers (провайдеры Winsock) показываются зарегистрированные протоколы Winsock. Winsock, или Windows Sockets, позволяет программам подключаться к Интернету. Вредоносное ПО может установить себя как провайдера Winsock, чтобы его было сложно удалить. AutoRuns может отключить провайдера, но не удалить его.

Во вкладке Print Monitors показываются библиотеки DLL, загружающиеся в службу буферизации печати. Вредоносное ПО может установить сюда вредоносную DLL.

Провайдеры Windows Local Security (LSA Providers) поддерживают процессы, связанные с безопасностью и аутентификацией.

Как использовать AutoRuns для выявления подозрительного программного обеспечения

Теперь мы хорошо представляем, что может обнаружить AutoRuns, однако на всех скриншотах выше показаны исключительно записи исключительно легитимного программного обеспечения. Как мы узнаем, является ли программа, указанная в AutoRuns, надежной или требующей дополнительной проверки (в частности, вредоносным ПО)?

На изображении выше мы видим, что во вкладке Logon показан созданный ключ запуска для файла ARP Service (выделено красным), который можно найти в следующем месте в реестре:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run

Это распространенный механизм персистентности, используемый вредоносными программами для «выживания» после перезагрузки. Также мы видим пустые ячейки в столбцах Description (описание) и Publisher (издатель). Само по себе отсутствие описания не означает, что файл является вредоносным, а вот отсутствие подписи и издателя являются поводом для расследования.

В столбце Image Path (путь к образу) можно увидеть место установки программы. В данном случае путь таков: program files\arp service\arpsv.exe.

Поиск этого пути в Google выдает всего два результата, что вызывает сомнения в легитимности программного обеспечения.

Во вкладке запланированных задач также можно увидеть увидеть две строки, относящиеся к программному обеспечению ARP Service, на которое мы обратили внимание.

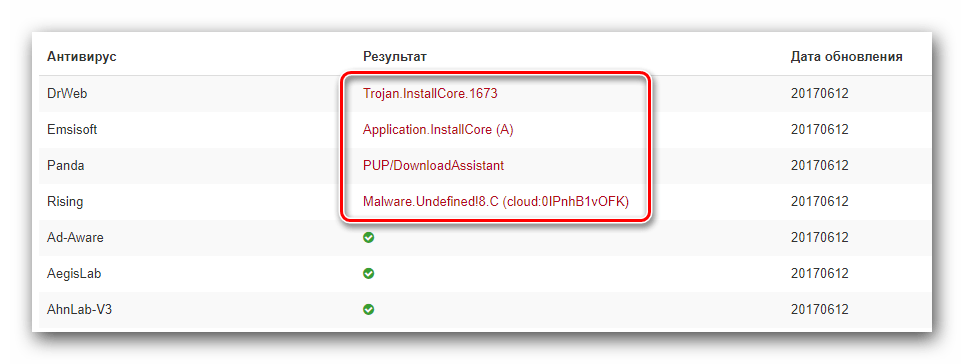

Нажав правой кнопкой мыши на интересующий файл, мы можем отправить его на сайт virustotal.com. Virustotal — это база данных вредоносных программ, в которой можно узнать о том, признан ли конкретный файл вредоносным разными поставщиками антивирусов.

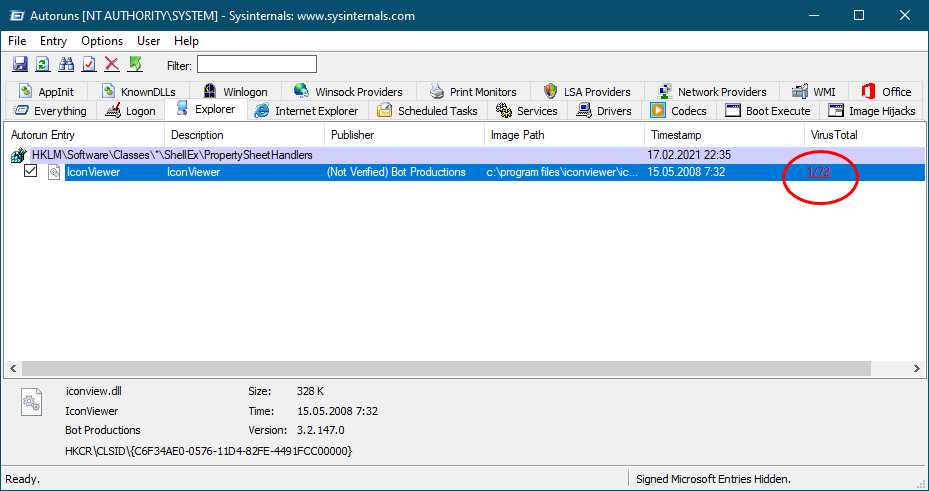

После отправки файла в столбце Virus Total (общее количество вирусов) будет показано, сколько поставщиков антивирусов классифицировали данный файл как вредоносный. На изображении ниже видно, что 55 из 76 поставщиков определили этот файл как вредоносный.

Вот несколько основных советов по выявлению вредоносного ПО с помощью AutoRuns:

-

Google — ваш друг! В случае малейших сомнений выполните в Google поиск имени файла и его местоположения. Задайте себе вопрос: легитимное ли это ПО и в правильном ли месте оно находится?

-

Проверьте описание на наличие контрольных признаков (например, грамматические ошибки или предположительно случайно сгенерированный текст — это может указывать на то, что AutoRuns обнаружил программное обеспечение, требующее детального изучения.

-

Ищите временные папки. Вредоносные программы часто устанавливаются во временные папки файловой системы. Если у вас есть программа, которая запускается при загрузке устройства, почему она находится во временной папке?

-

Определите хеш файла и перейдите на сайт virustotal.com. Если вредоносное ПО было установлено от имени администратора, оно может храниться где угодно на диске. Убедитесь, что файл является вредоносным, на virustotal.

Как использовать AutoRuns для удаления вредоносных программ

Во-первых, убедитесь, что вирус запущен на вашем устройстве. Для этого можно открыть диспетчер задач, однако мы рекомендуем использовать Process Hacker — один из инструментов для анализа вредоносных программ. После загрузки нажмите правой кнопкой мыши на значок на рабочем столе и выберите «Запуск от имени администратора».

После запуска Process Hacker можно найти вредоносное ПО, запущенное на устройстве.

Нажав на название вредоносной программы правой кнопкой мыши, мы можем найти файл на диске, выбрав Open file location (открыть расположение файла).

После этого в проводнике Windows будет открыта папка с данным файлом.

Перетащив файл в такой инструмент, как PeStudio, мы можем получить хеш файла.

Bf48a5558c8d2b44a37e66390494d08e

Переход на virustotal и определение хеша покажет, что это RAT (троян удаленного доступа), известный под именем Nanocore.

Чтобы остановить выполнение вредоносной программы, нажмите правой кнопкой мыши на соответствующее имя процесса и выберите «Завершить».

После этого AutoRuns позволяет удалить механизмы персистенции, используемые для запуска вредоносного ПО.

Теперь вирус можно удалить из проводника Windows.

Советы по использованию AutoRuns от Sysinternals

Мы не рекомендуем использовать AutoRuns в качестве единственной формы обнаружения и удаления вредоносного программного обеспечения. Если вы выявили и удалили вредоносную программу с помощью описанных методов, стоит принять во внимание следующее:

Имеются ли у вас резервные копии файлов и данных? Если ваше устройство взломали, высока вероятность того, что на нем могут находиться другие вредоносные программы. Наличие резервных копий гарантирует возможность восстановления данных устройства, что дает уверенность в полном устранении последствий вторжения.

Какое антивирусное ПО у вас установлено? Если у вас установлен антивирус, но ваше устройство по-прежнему инфицировано, значит, ваши механизмы безопасности не сработали и, возможно, пришло время инвестировать в более надежную систему защиты данных.

Используйте функцию сравнения AutoRuns, чтобы упростить проверку на наличие нежелательного программного обеспечения, которое продолжает действовать на вашем устройстве. Для этого нужно запустить AutoRuns на неинфицированном устройстве, выбрать File (файл) и Save (сохранить).

Результаты будут сохранены в виде файла файл AutoRuns Data с расширением .arn’AutoRuns. В примере ниже я сохранил результаты как файл с именем clean.

Теперь вы можете сравнить эти результатами с результатами будущих проверок с помощью AutoRuns. Для этого выберите File (файл), а затем Compare (сравнить).

В примере ниже мы выбираем результаты, сохраненные в файле clean.

После этого AutoRuns будет показывать только новое ПО с механизмом персистенции. Это позволяет исключить легитимные программы, установленные на неинфицированном устройстве.

Чаще всего AutoRuns используется для выявления вредоносных программ, однако в этой статье мы продемонстрировали, как этот инструмент может обнаруживать разные способы, с помощью которых вредоносное ПО пытается продолжить работу на вашем устройстве.

Еще одной привлекательной характеристикой AutoRuns является цена! Есть множество бесплатных инструментов, которые могут помочь вам выполнить не только проверку на наличие вредоносных программ, но и ряд задач системного администрирования, поэтому обязательно прочитайте эту статью, где рассказывается о 21 бесплатном инструменте, которые должен знать каждый системный администратор.

Если угроза того, что вредоносное ПО остается незамеченным в вашей организации, является для вас актуальной, посмотрите, как мы останавливаем кибератаки, а также демонстрацию наших методов реагирования на угрозы.

AutoRuns — бесплатная утилита для отображения всех процессов в автозапуске операционной системе Windows, монитор автозагрузки на компьютере. Это наиболее полный инструмент, с помощью которого можно управлять программами, процессами, драйверами, модулями, службами или заданиями, другими компонентами системы, связанными с автозапуском.

Программа Autoruns показывает всё, что запускается на ПК при старте Windows. В приложении можно увидеть свойства и параметры автозапуска, отменить автозагрузку ненужных приложений и компонентов.

Содержание:

- Возможности программы Autoruns

- Запуск Autoruns

- Интерфейс Autoruns

- Обзор вкладок в окне программы Autoruns

- Отключение автозапуска в Autoruns

- Удаление записи из автозапуска в Autoruns

- Проверка элемента автозапуска на вирусы в VirusTotal

- Массовая проверка объектов автозапуска на вирусы в Autoruns

- Выводы статьи

Autoruns был создан в компании Sysinternals Марком Руссиновичем (Mark Russinovich). В последствии корпорация Microsoft приобрела Sysinternals, а Марк Руссинович стал сотрудником Майкрософт (в настоящий момент времени — технический директор Microsoft Azure). Марк Руссинович продолжает разработку программы Autoruns вместе с Брайсом Когсвеллом (Bryce Cogswell).

Во время старта системы, вместе с Windows, системными службами и приложениями, запускаются стороннее программное обеспечение. Автозапуск приложений не всегда оправдан, потому что нет никакой необходимости в постоянной работе многих программ в фоновом режиме.

Большое количество запускаемых приложений влияет на скорость загрузки системы, работая в фоне, программы бесполезно расходуют ресурсы компьютера, занимают место в памяти. Поэтому, некоторые программы следует отключить из автозагрузки, пользователь может самостоятельно запустить приложение на своем ПК, когда ему это потребуется.

Настройка автозагрузки Windows поможет повысить быстродействие компьютера. Один из способов: использование программы Autoruns для отключения автозапуска ненужных приложений.

Возможности программы Autoruns

С помощью утилиты Autoruns пользователь может воспользоваться следующими возможностями:

- Мониторинг всех мест, из которых происходит автозапуск программ.

- Отображение программ, драйверов, системных служб, заданий в Планировщике, уведомлений Winlogon.

- Монитор автозапуска встроенных приложений Windows (расширения Проводника, Internet Explorer, скрытые объекты браузера, хайджекеры).

- Поиск запускаемых приложений в операционной системе, и отдельно в папке «Автозагрузка», в службах Windows, в реестре (Run, RunOnce), в Проводнике.

- Временная приостановка автозапуска программ с сохранением параметров, а затем восстановление автозапуска приложений.

- Отключение автозапуска программ и компонентов.

- Возможность использования разных учетных записей на компьютере.

- Проверка файлов автозапуска на вирусы в VirusTotal.

- Имеется версия программы Autorunsc для работы в командной строке.

Системные требования программы Autoruns:

- Операционная система Windows XP и выше (Windows 11, Windows 10, Windows 8.1, Windows 8, Windows 7, Windows Vista).

- Поддерживаются 32 битные (х86) и 64 битные (х64) издания ОС.

Программу Autoruns можно скачать с официального сайта Sysinternals. Программа не требует установки на компьютер, запускается из папки. Приложение работает на английском языке.

Autoruns скачать

Довольно часто, Autoruns используют для поиска и обезвреживания вредоносного программного обеспечения. Проведение исследования объектов автозапуска в программе, поможет найти вирус и отключить его автозапуск.

Запуск Autoruns

После загрузки программы на компьютер, для запуска утилиты необходимо выполнить следующие действия:

- Распакуйте ZIP архив.

- Откройте папку «Autoruns».

- Запустите от имени администратора файл «Autoruns» или «Autoruns64», в зависимости от разрядности вашей системы.

- В окне «AutoRuns License Agreement» нажмите на кнопку «Agree».

Интерфейс Autoruns

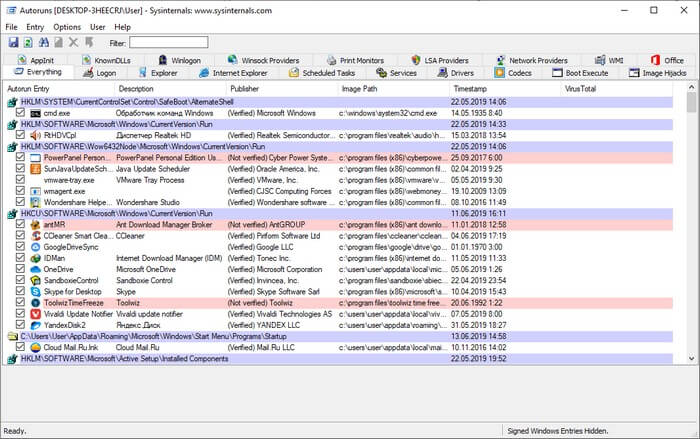

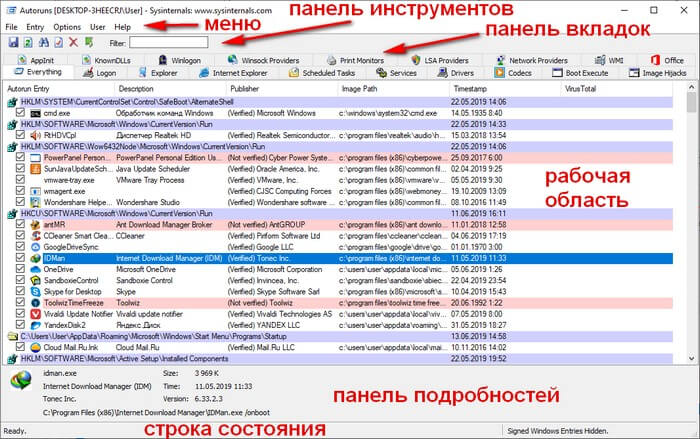

Откроется окно «Autoruns», в котором отобразятся все запущенные процессы в операционной системе Windows. По умолчанию, главное окно открывается во вкладке «Everything».

В самом верху окна программы находится строка меню. Из меню происходит управление программой, выполняются различные действия в приложении с помощью команд: поиск файла, сохранение в файл, открытие созданного ранее снимка мест автозапуска и т. д.

Ниже расположена панель инструментов, с помощью которых можно получить доступ к некоторым востребованным функциям программы: сохранение, поиск, переход на другой уровень, свойства, обновление, удаление. Здесь находится поле «Filter:» (Фильтр) для быстрого поиска объектов автозапуска в окне приложения.

Затем идет панель вкладок. После сканирования системы, Autoruns распределяет полученную информацию по разным вкладкам (местам автозапуска). После перехода в нужную вкладку легче найти необходимую информацию, чем в общем списке.

Основное место занимает рабочая область, в которой отображаются сведения о запущенных программах, службах, драйверах и т. д.

Ниже находится панель подробностей, в которой отображены сведения о выделенном объекте.

В строке состояния показана информация о сборе или завершении сбора сведений о местах автозапуска.

Некоторые элементы автозапуска в Autoruns выделены разными цветами:

- Красный цвет — у этого элемента отсутствует цифровая подпись Microsoft.

- Желтый цвет — отсутствующие или перемещенные файлы, информация о которых осталась в реестре.

Если контейнер помечен красным цветом, это не значит, что данный файл является вредоносным программным обеспечением. По какой-то причине у объекта нет подтвержденной цифровой подписи Майкрософт. Обратите внимание на эти файлы, получите информацию о них в интернете.

Элементы, выделенные желтым цветом, отключите из автозагрузки, сняв галку, напротив данного объекта. Затем эти записи можно удалить с компьютера.

Обзор вкладок в окне программы Autoruns

Для удобства получения сведений о местах автозапуска, Autoruns распределяет запускаемые объекты по вкладкам, согласно их функционалу.

В окне программы отображаются контейнеры (папки, файлы, параметры и ключи реестра), используемые для автозапуска, и содержимое контейнера. В столбцах находится информация об объектах автозапуска:

- В столбце «Autorun Entry» (Запись автозапуска) показан способ автозапуска. Если, напротив элемента стоит флажок, это значит, что автозапуск выполняется.

- В столбце «Description» (Описание) находится описание файла.

- В столбце «Publisher» (Издатель) можно получить информацию о производителе объекта автозапуска.

- В столбце «Image Path» (Путь к образу) указан путь к файлу (образу, объекту).

- Столбец «Timestamp» (Отметка времени) отображает время появления файла на компьютере.

- В столбце «VirusTotal» находится информация о проверке файла на сервисе VirusTotal.

Назначение всех вкладок программы:

- Everything (Все) — все записи в одном месте.

- Logon (Вход в систему) — все элементы автозагрузки текущего пользователя, программы из папки «Автозагрузка».

- Explorer (Проводник) — список программ и расширений, прописанных в контекстном меню Проводника.

- Internet Explorer — показаны элементы браузера Internet Explorer, расширения, тулбары.

- Scheduled Tasks (Назначенные задания) — отображены все задания по обслуживанию операционной системы Windows, полученные из Планировщика заданий.

- Services (Сервисы) — службы и сервисы Microsoft, запускаемые при старте системы.

- Drivers (Драйвера) — список драйверов в параметрах которых стоит автозагрузка.

- Codecs (Кодеки) — сведения о аудио и видео кодеках, запускаемых в системе, необходимых для воспроизведения мультимедиа файлов.

- Boot Execute (Выполнение при загрузке) — запускаемые приложения при загрузке Windows, например, проверка диска на ошибки.

- Image Hijacks (Подмена образов) — здесь отображены так называемые хайджекеры (угонщики, перехватчики), подменяющие образы. Они выполняются вместе с оригинальными файлами, подменяя настоящие образы. Используются вирусами.

- AppInit (Инициализация приложений) — отображены приложения, используемые программами.

- Known DLLs (Известные DLL) — список зарегистрированных DLL-библиотек.

- Winlogon (Запуск Windows) — библиотеки событий при загрузке системы.

- Winsock Providers (Поставщики Winsock) — компоненты, необходимые для работы сети.

- Print Monitors (Мониторы печати) — компоненты драйверов принтера.

- LSA Providers (Поставщики LSA) — обработка событий, связанных с безопасностью сети.

- Network Providers (Поставщики сети) — провайдеры, работающие с настройками сети.

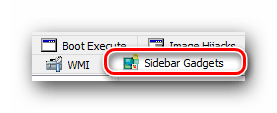

- WMI (Инструментарий управления Windows) — элементы из базы данных WMI.

- Office (Офис) — элементы автозапуска Microsoft Office, если офисный пакет программ установлен на данном компьютере.

Совет. Для того, чтобы увидеть места автозапуска только сторонних приложений, не затрагивая системные объекты, поставьте флажок в параметре «Hide Windows Entries» (Скрыть записи Windows) в меню «Options» (Настройки). Этот параметр активирован по умолчанию. Можно активировать параметр «Hide Microsoft Entries» (Скрыть записи Майкрософт), эта настройка дополнительно включает параметр «Hide Windows Entries».

Отключение автозапуска в Autoruns

Для отключения автозапуска программы, снимите флажок, напротив соответствующей записи. Программа Autoruns выполнит изменение и создаст резервную копию для восстановления параметра, в случае необходимости.

Это более безопасный способ отключения объектов автозагрузки, чем удаление элементов из системы.

Удаление записи из автозапуска в Autoruns

В Autoruns можно удалить запись об автозапуске программы, запускать которую не требуется вместе со стартом системы.

Внимание! Autoruns не создает резервных копий удаляемых объектов автозапуска. Поэтому позаботьтесь заранее о создании точки восстановлении системы или создайте резервную копию Windows, что восстановить компьютер в рабочее состояние, если что-то пойдет не так.

- Снимите флажок напротив соответствующего элемента автозапуска.

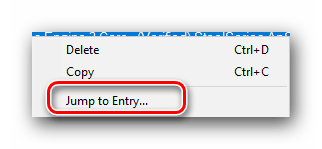

- Выделите элемент, щелкните по нему правой кнопкой мыши.

- В контекстном меню нажмите на пункт «Delete» (Удалить).

- В окне с предупреждением нажмите на кнопку «Да».

- После этого, объект автозапуска будет удален из операционной системы.

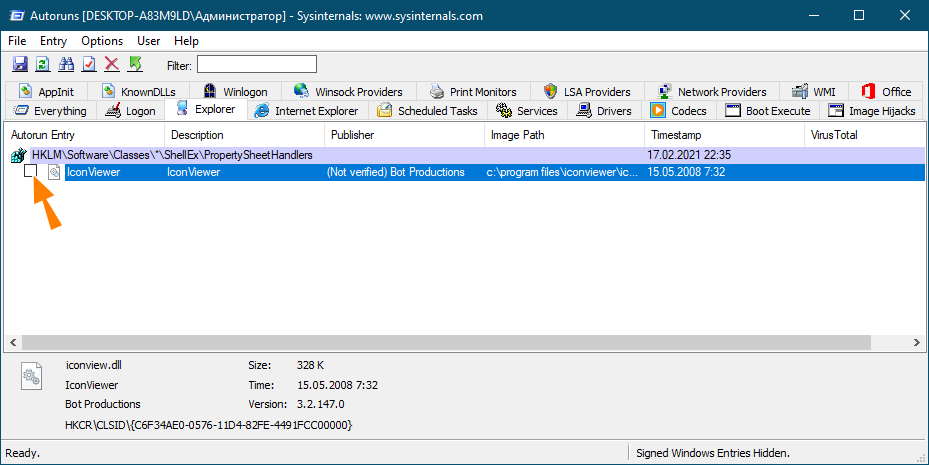

Проверка элемента автозапуска на вирусы в VirusTotal

На онлайн сервисе VirusTotal проводится проверка файлов и ссылок на вирусы, с помощью более, чем 70 антивирусных сканеров. При проверке на сервисе используются базы всех ведущих производителей антивирусного программного обеспечения.

Пользователь имеет возможность проверить подозрительный файл со своего компьютера при помощи приложения Autoruns. Для этого, необходимо пройти следующие шаги:

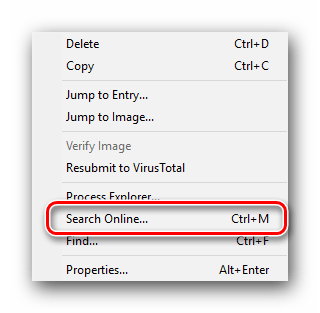

- Выделите элемент автозапуска в рабочей области программы.

- Кликните по нему правой кнопкой мыши, в открывшемся контекстном меню нажмите на «Check VirusTotal».

- При первом открытии сервиса VirusTotal в браузере по умолчанию, откроется окно с информацией о сервисе.

- Закройте браузер.

- Снова нажмите на пункт «Check VirusTotal».

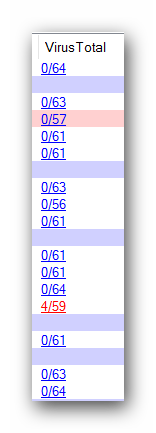

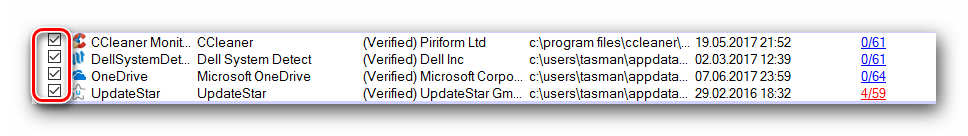

- В окне программы Autoruns, в столбце «VirusTotal» отобразится результат проверки объекта на вирусы.

Если нажать на ссылку с результатом проверки, откроется окно сервиса VirusTotal с подробной информацией. Здесь указаны антивирусы и результат проверки конкретного сканера.

Массовая проверка объектов автозапуска на вирусы в Autoruns

С помощью программы Autoruns можно запустить массовую проверку всех элементов автозапуска. Выполните следующие шаги:

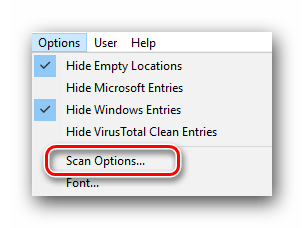

- Откройте меню «Options» (Настройки).

- В контекстном меню выберите пункт «Scan Options…» (Настройки сканирования).

- В окне «Autoruns Scan Options» поставьте флажок в пункте «Check VirusTotal.com».

- Нажмите на кнопку «Rescan».

После завершения сканирования, в окне программы в столбце «VirusTotal» появятся результаты проверки элементов автозапуска.

Если в результате проверки обнаружится, что некоторые файлы не прошли проверку, не обязательно считать, что это вирус. Прежде, чем принять решение, поищите подробную информацию об объекте в интернете.

На изображении выше видно, что два антивирусных сканера, что-то нашли в программе Облако Mail.Ru. Понятно, что там вирусов нет, возможно, сканеры ругаются из-за каких-то рекламных предложений.

Выводы статьи

Бесплатная программа Autoruns служит для мониторинга мест автозапуска в операционной системе Windows. С помощью программы можно проанализировать все элементы автозапуска на компьютере, отключить или удалить ненужные объекты автозагрузки, проверить файлы на вирусы на сервисе VirusTotal.

Похожие публикации:

- Ashampoo WinOptimizer 17 — оптимизация и обслуживание Windows

- Auslogics Registry Cleaner для очистки реестра Windows

- Лучшие деинсталляторы — программы для удаления программ

- Acronis True Image WD Edition (бесплатно)

- CCEnhancer — расширение функциональности CCleaner

На чтение 4 мин Просмотров 4 Опубликовано

AutoRuns — это бесплатная утилита от Microsoft, разработанная для операционной системы Windows. Она предназначена для анализа и управления запуском программ и служб при загрузке операционной системы.

В данной статье мы расскажем о том, как установить и использовать AutoRuns на русском языке для операционной системы Windows 10. Установка программы является очень простой и займет всего несколько минут. Данное руководство будет полезно как для новичков, так и для опытных пользователей, которые хотят получить полный контроль над запуском программ в Windows.

Содержание

- Установка AutoRuns

- Основные функции AutoRuns

- Установка AutoRuns на Windows 10

- Шаг 1: Загрузка AutoRuns

- Шаг 2: Распаковка AutoRuns

- Шаг 3: Запуск AutoRuns

- Подготовка к установке AutoRuns

Установка AutoRuns

- Скачайте установщик AutoRuns с официального сайта Microsoft. Найдите ссылку на скачивание на странице загрузки для AutoRuns.

- Запустите установочный файл AutoRuns.exe.

- Следуйте инструкциям мастера установки. Выберите язык установки — Русский.

- Укажите путь, куда вы хотите установить программу.

- Нажмите кнопку «Установить» и дождитесь окончания установки.

Поздравляем, AutoRuns успешно установлен на ваш компьютер! Теперь мы перейдем к рассмотрению основных функций этой утилиты.

Основные функции AutoRuns

AutoRuns позволяет вам контролировать запуск программ, скрытых файлов, драйверов и служб при старте операционной системы. С помощью этой утилиты вы сможете точно настроить порядок загрузки программ и идентифицировать потенциально опасные для вашей системы процессы.

С помощью AutoRuns вы сможете:

- Просмотреть все программы, которые запускаются при загрузке Windows.

- Отключить или удалить ненужные программы из автозагрузки.

- Анализировать автозапуск программ в различных разделах системы.

- Узнать дополнительную информацию о каждой программе, включая путь к исполняемому файлу и информацию о подписи.

- Сохранить список автозапуска в виде файла для последующего анализа.

AutoRuns — это мощный инструмент, который позволяет получить полный контроль над запуском программ на вашем компьютере. С помощью этой утилиты вы сможете значительно улучшить производительность и безопасность вашей операционной системы Windows 10.

Примечание: При использовании AutoRuns будьте осторожны и не отключайте программы, если вы не уверены в том, что они являются ненужными или опасными. Некоторые программы могут быть важными для работы вашей системы или других приложений. В случае сомнений лучше выполнять сохранение списка автозапуска и проконсультироваться с опытными пользователями или специалистами.

Установка AutoRuns на Windows 10

Шаг 1: Загрузка AutoRuns

Первым шагом установки AutoRuns на Windows 10 является загрузка самого приложения. Вы можете загрузить AutoRuns с официального сайта Microsoft SysInternals.

- Откройте веб-браузер и перейдите на сайт https://docs.microsoft.com/en-us/sysinternals/downloads/autoruns.

- Найдите раздел «Download Autoruns and Autorunsc» и нажмите на ссылку «Download Autoruns and Autorunsc».

- Сохраните загруженный файл Autoruns.zip на вашем компьютере.

Шаг 2: Распаковка AutoRuns

После того как файл Autoruns.zip был загружен, следующим шагом является его распаковка.

- Откройте директорию, в которую был сохранен файл Autoruns.zip.

- Щелкните правой кнопкой мыши по файлу Autoruns.zip и выберите опцию «Извлечь все…».

- Укажите путь к директории, в которой хотите распаковать файлы AutoRuns.

- Нажмите на кнопку «Извлечь».

Шаг 3: Запуск AutoRuns

Теперь, когда все файлы были распакованы, можно запустить AutoRuns и начать использование.

- Откройте директорию, в которую были распакованы файлы AutoRuns.

- Найдите файл с именем Autoruns.exe.

- Щелкните дважды по файлу Autoruns.exe, чтобы запустить приложение.

- AutoRuns должен успешно запуститься, и вы будете готовы к использованию.

Теперь вы готовы использовать AutoRuns на вашем компьютере с Windows 10. Это мощное приложение позволяет контролировать и управлять всеми автозапусками на вашей системе, что делает его полезным инструментом для обеспечения безопасности и оптимизации работы вашего компьютера.

Подготовка к установке AutoRuns

AutoRuns — это утилита от Microsoft, которая позволяет контролировать автозагрузку программ и компонентов в операционной системе Windows. Прежде чем приступить к установке AutoRuns, следует выполнить несколько подготовительных шагов.

- Создайте точку восстановления системы. Это важно, так как установка неизвестного программного обеспечения может повлиять на работу вашей операционной системы.

- Проверьте наличие антивирусного ПО. Рекомендуется проверить систему на наличие вредоносных программ с помощью установленного антивирусного программного обеспечения. Это поможет избежать установки вредоносных компонентов вместе с AutoRuns.

- Загрузите AutoRuns. Перейдите на официальный сайт Sysinternals и скачайте последнюю версию AutoRuns для вашей операционной системы. Проверьте, что загруженный файл имеет расширение «.exe».

После выполнения этих подготовительных шагов можно приступить к установке AutoRuns.

Содержание

- Учимся пользоваться Autoruns

- Предварительная настройка

- Редактируем параметры автозапуска

- Вопросы и ответы

Если вы хотите полностью контролировать работу приложений, сервисов и служб на своем компьютере или ноутбуке, тогда вам обязательно необходимо настроить автозапуск. Autoruns — одно из лучших приложений, которое позволит вам это сделать без особого труда. Именно данной программе и будет посвящена наша сегодняшняя статья. Мы расскажем вам о всех тонкостях и нюансах использования Autoruns.

Скачать последнюю версию Autoruns

От того, насколько хорошо оптимизирована автозагрузка отдельных процессов вашей операционной системы, зависит скорость ее загрузки и быстродействия в целом. Кроме того, именно в автозагрузке могут скрываться вирусы при заражении компьютера. Если в стандартном редакторе автозагрузки Windows можно управлять в основном уже инсталлированными приложениями, то в Autoruns возможности намного шире. Давайте разберем более подробно тот функционал приложения, который может пригодиться рядовому пользователю.

Предварительная настройка

Перед тем, как приступить непосредственно к использованию функций Autoruns, давайте сперва настроим приложение соответствующим образом. Для этого делаем следующие действия:

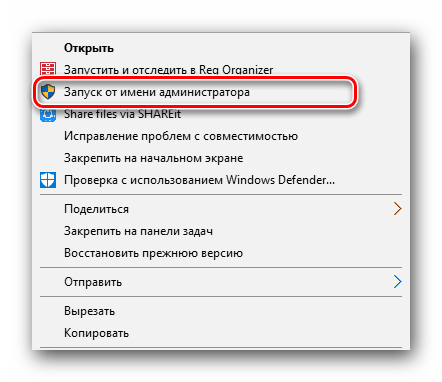

- Запускаем Autoruns от имени администратора. Для этого просто жмем на иконке приложения правой кнопкой мышки и в контекстном меню выбираем строку «Запустить от имени Администратора».

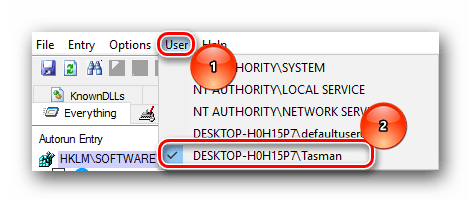

- После этого нужно нажать на строку «User» в верхней области программы. Откроется дополнительное окошко, в котором вам нужно будет выбрать тот тип пользователей, для которого будет настраиваться автозагрузка. Если вы являетесь единственным пользователем компьютера или ноутбука, тогда достаточно просто выбрать ту учетную запись, в которой содержится выбранное вами имя пользователя. По умолчанию данный параметр находится самым последним в списке.

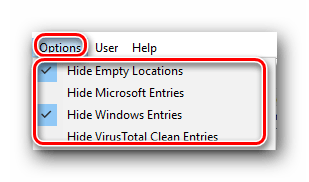

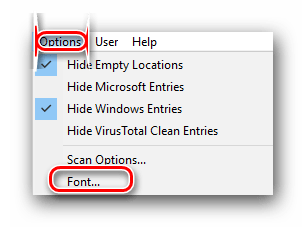

- Далее открываем раздел «Options». Для этого просто жмем левой кнопкой мыши на строке с соответствующим названием. В появившемся меню вам нужно активировать параметры следующим образом:

- После того, как настройки отображения будут выставлены корректным образом, переходим к настройкам сканирования. Для этого жмем снова на строку «Options», а после этого кликаем на пункт «Scan Options».

- Вам необходимо выставить местные параметры следующим образом:

- После того, как выставите галочки напротив указанных строк, необходимо нажать на кнопку «Rescan» в этом же окне.

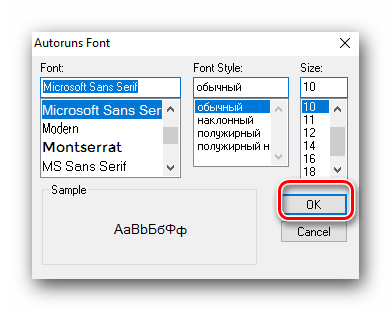

- Последней опцией во вкладке «Options» является строка «Font».

- Тут вы опционально сможете изменить шрифт, стиль и размер отображаемой информации. Выполнив все настройки, не забудьте сохранить результат. Для этого нажмите кнопку «OK» в этом же окне.

Hide Empty Locations — ставим галочку напротив данной строки. Это позволит скрыть из списка пустые параметры.

Hide Microsoft Entries — по умолчанию напротив данной строки стоит галочка. Вам следует убрать ее. Отключение данной опции позволит отобразить дополнительные параметры Майкрософт.

Hide Windows Entries — в этой строке мы крайне рекомендуем установить флажок. Таким образом вы скроете жизненно важные параметры, изменив которые можно сильно навредить системе.

Hide VirusTotal Clean Entries — если вы поставите отметку напротив данной строки, то скроете из списка те файлы, которые ВирусТотал сочтет безопасными. Обратите внимание, что данный параметр будет работать только при условии, что соответствующая опция включена. Об этом мы расскажем ниже.

Scan only per-user locations — советуем не устанавливать отметку напротив данной строки, так как в данном случае будут отображаться только те файлы и программы, которые относятся к конкретному пользователю системы. Остальные места не будут проверены. А так как вирусы могут скрываться абсолютно в любом месте, то не стоит ставить галочку напротив данной строки.

Verify code signatures — эту строку стоит отметить. В этом случае будет производиться проверка цифровых подписей. Это позволит сразу выявить потенциально опасные файлы.

Check VirusTotal.com — этот пункт мы также настоятельно рекомендуем отметить. Эти действия позволят сразу же выводить на экран отчет о проверке файлов на онлайн-сервисе VirusTotal.

Submit Unknown Images — этот подраздел относится к предыдущему пункту. В случае, если данные о файле в VirusTotal найти не получится, то они будут отправляться на проверку. Обратите внимание, что в данном случае сканирование элементов может занять несколько больше времени.

Вот собственно и все настройки, которые вам нужно выставить предварительно. Теперь можно перейти непосредственно к редактированию автозапуска.

Редактируем параметры автозапуска

Для редактирования элементов автозапуска в Autoruns присутствуют различные вкладки. Давайте рассмотрим детальнее их назначение и сам процесс изменения параметров.

- По умолчанию вы увидите открытую вкладку «Everything». В данной вкладке будут отображены абсолютно все элементы и программы, которые запускаются автоматически при загрузке системы.

- Вы можете увидеть строки трех цветов:

- Помимо цвета строки следует обращать внимание на цифры, которые находятся в самом конце. Имеется в виду отчет VirusTotal.

- Обратите внимание, что в некоторых случаях данные значения могут быть красными. Первая цифра означает количество найденных подозрений на угрозу, а вторая — общее число проверок. Подобные записи не всегда означают, что выбранный файл является вирусом. Не стоит исключать погрешности и ошибки самого сканирования. Кликнув левой кнопкой мыши по цифрам, вы попадете на сайт с результатами проверки. Тут вы сможете увидеть на что есть подозрения, а также перечень антивирусов, которые проверку проводили.

- Подобные файлы следует исключать из автозагрузки. Для этого достаточно убрать галочку напротив названия файла.

- Удалять лишние параметры навсегда вообще не рекомендуется, так как вернуть их на место будет проблематично.

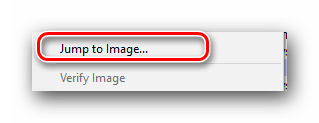

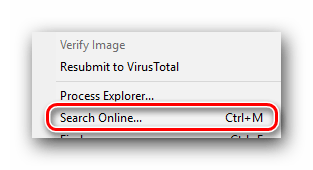

- Нажав правой кнопкой мыши на любом файле, вы откроете дополнительное контекстное меню. В нем вам следует обратить внимание на следующие пункты:

- Теперь давайте пройдемся по основным вкладкам Autoruns. Мы уже упоминали о том, что во вкладке «Everything» располагаются все элементы автозагрузки. Другие же вкладки позволяют контролировать параметры автозапуска в различных сегментах. Давайте рассмотрим самые важные из них.

Желтый. Данный цвет означает, что к конкретному файлу указан лишь путь в реестре, а сам файл отсутствует. Лучше всего такие файлы не отключать, так как это может привести к различного рода проблемам. Если вы не уверены в назначении таких файлов, тогда выделите строку с его названием, а после этого нажмите правой кнопкой мышки. В появившемся контекстном меню выберите пункт «Search Online». Кроме того, вы можете выделить строку и просто нажать комбинацию клавиш «Ctrl+M».

Розовый. Этот цвет сигнализирует о том, что у выбранного элемента отсутствует цифровая подпись. По сути, в этом нет ничего страшного, но большинство современных вирусов как раз распространяются без такой подписи.

Урок: Решаем проблему с проверкой цифровой подписи драйвера

Белый. Данный цвет — признак того, что с файлом все в порядке. У него присутствует цифровая подпись, прописан путь к самому файлу и к ветке реестра. Но несмотря на все эти факты, подобные файлы все равно могут быть заражены. Об этом мы расскажем далее.

Jump to Entry. Нажав на данную строчку, вы откроете окно с местоположением выбранного файла в папке автозагрузки или в реестре. Это полезно в ситуациях, когда выбранный файл нужно удалить полностью с компьютера или изменить его имя/значение.

Jump to Image. Данная опция открывает окно с папкой, в которую данный файл был инсталлирован по умолчанию.

Search Online. Про данную опцию мы уже упоминали выше. Она позволит отыскать информацию о выбранном элементе в интернете. Данный пункт очень полезен в том случае, когда вы не уверены в том, следует ли отключать выбранный файл для автозагрузки.

Logon. В данной вкладке располагаются все приложения, установленные самим пользователем. Поставив или убрав галочки из соответствующих чекбоксов, вы легко сможете включить или отключить автозагрузку выбранного софта.

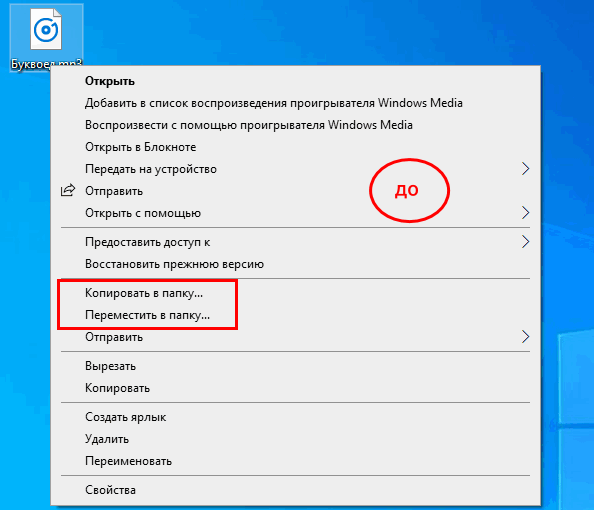

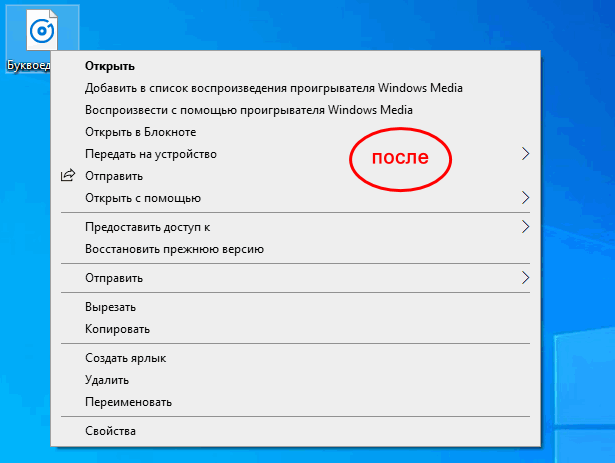

Explorer. В данной ветке можно отключить лишние приложения из контекстного меню. Это то самое меню, которое возникает при нажатии на файле правой кнопкой мыши. Именно в данной вкладке вы сможете отключить надоедливые и ненужные элементы.

Internet Explorer. Данный пункт, скорее всего, не нуждается в представлении. Как следует из названия, в этой вкладке находятся все элементы автозагрузки, которые относятся к браузеру Internet Explorer.

Scheduled Tasks. Тут вы увидите список всех задач, которые были запланированы системой. Сюда входят различные проверки обновлений, дефрагментация жестких дисков и прочие процессы. Вы можете отключить лишние запланированные задачи, однако не отключайте те, назначение которых вам не известно.

Services. Как следует из названия, в данной вкладке находится перечень сервисов, которые автоматически загружаются при запуске системы. Какие из них оставлять, а какие отключать — решать только вам, так как у всех пользователей разные конфигурации и потребности в ПО.

Office. Тут можно отключить элементы автозагрузки, которые относятся к софту Microsoft Office. По сути можно отключить все элементы для ускорения загрузки вашей операционной системы.

Sidebar Gadgets. К данному разделу относятся все гаджеты дополнительных панелей Windows. В некоторых случаях гаджеты могут загружаться автоматически, но не выполнять никаких практических функций. Если вы не устанавливали их, то скорее всего у вас список будет пуст. Но если же вам необходимо отключить установленные гаджеты, то сделать это можно именно в данной вкладке.

Print Monitors. Данный модуль позволяет включать и выключать для автозагрузки различные элементы, которые относятся к принтерам и их портам. Если у вас принтер отсутствует, то можете отключить местные параметры.

Вот собственно и все параметры, о которых мы хотели бы поведать вам в данной статье. На самом деле вкладок в Autoruns гораздо больше. Однако для их редактирования нужны более глубокие знания, так как необдуманные изменения в большинстве из них могут привести к непредсказуемым последствиям и проблемам с ОС. Поэтому если вы все же решитесь изменять остальные параметры, тогда делайте это осторожно.

Если вы обладатель операционной системы Windows 10, тогда вам может также пригодиться наша специальная статья, в которой затрагивается тема добавления элементов автозагрузки именно для указанной ОС.

Подробнее: Добавление приложений в автозагрузку на Виндовс 10

Если во время использования Autoruns у вас возникнут дополнительные вопросы, тогда смело задавайте их в комментариях к данной статье. Мы с радостью поможем вам оптимизировать автозагрузку компьютера или ноутбука.