В этой инструкции о том, как заблокировать использование USB флешек и других съемных накопителей с помощью редактора локальной групповой политики или редактора реестра. Также в разделе с дополнительной информацией о блокировке доступа через USB к устройствам MTP и PTP (камера, Android телефон, плеер). Во всех случаях для выполнения описываемых действий вы должны иметь права администратора в Windows. См. также: Запреты и блокировки в Windows, Как поставить пароль на флешку в BitLocker.

Запрет подключения USB флешек с помощью редактора локальной групповой политики

Первый способ более простой и предполагает использование встроенной утилиты «Редактор локальной групповой политики». Следует учитывать, что эта системная утилита недоступна в Домашней редакции Windows (если у вас такая версия ОС, используйте следующий способ).

Шаги по блокировке использования USB накопителей будут следующими:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter, откроется редактор локальной групповой политики.

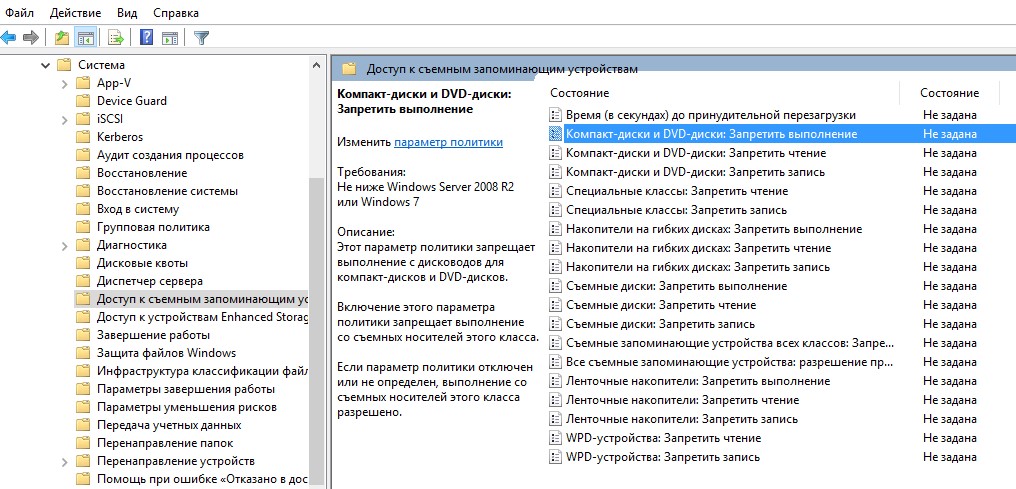

- Если требуется запретить использование USB накопителей для всех пользователей компьютера, перейдите к разделу Конфигурация компьютера — Административные шаблоны — Система — Доступ к съемным запоминающим устройствам. Если требуется заблокировать доступ только для текущего пользователя, откройте аналогичный раздел в «Конфигурация пользователя».

- Обратите внимание на пункты «Съемные диски: Запретить выполнение», «Съемные диски: Запретить запись», «Съемные диски: Запретить чтение». Все они отвечают за блокировку доступа к USB-накопителям. При этом запрет чтения запрещает не только просмотр содержимого флешки или копирование с неё, но и остальные операции (на накопитель нельзя будет что-либо записать, запуск программ с него также не будет выполняться).

- Для того, чтобы, например, запретить чтение с USB накопителя, дважды нажмите по параметру «Съемные диски: Запретить чтение», установите значение «Включено» и примените настройки. Выполните то же самое для других требующихся вам пунктов.

На этом процесс будет завершен, а доступ к USB заблокирован. Перезагрузка компьютера не требуется, однако, если на момент включения ограничений накопитель уже был подключен, изменения для него вступят в силу только после отключения и повторного подключения.

Как заблокировать использование USB флешки и других съемных накопителей с помощью редактора реестра

Если на вашем компьютере отсутствует редактор локальной групповой политики, ту же блокировку можно выполнить и с помощью редактора реестра:

- Нажмите клавиши Win+R на клавиатуре, введите regedit и нажмите Enter.

- В редакторе реестра перейдите к одному из разделов: первый — для запрета использования USB накопителей для всех пользователей. Второй — только для текущего пользователя

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows HKEY_CURRENT_USER\SOFTWARE\Policies\Microsoft\Windows

- Создайте подраздел RemovableStorageDevices, а в нем — подраздел с именем {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}

- В этом подразделе создайте нужные параметры DWORD32 (даже для Windows x64) — с именем Deny_Read для запрета чтения и других операций, Deny_Execute — для запрета выполнения, Deny_Write — для запрета записи на USB накопитель.

- Установите значение 1 для созданных параметров.

Запрет использования USB флешек и других съемных накопителей вступит в силу сразу после внесения изменения (если на момент блокировки накопитель уже был подключен к компьютеру или ноутбуку, он будет доступен до отключения и повторного подключения).

Дополнительная информация

Некоторые дополнительные нюансы блокировки доступа к USB накопителям, которые могут оказаться полезными:

- Описанные выше способы работают для съемных USB флешек и дисков, однако не работают для устройств, подключенных по протоколу MTP и PTP (например, хранилище Android телефона продолжит быть доступным). Для отключения доступа по этим протоколам, в редакторе локальной групповой политики в том же разделе используйте параметры «WPD-устройства» для запрета чтения и записи. В редакторе реестра это будет выглядеть как подразделы {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}, {6AC27878-A6FA-4155-BA85-F98F491D4F33} и {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} в политиках RemovableStorageDevices (как описывалось выше) с параметрами Deny_Read и/или Deny_Write.

- Для того, чтобы в дальнейшем вновь включить возможность использования USB накопителей, просто удалите созданные параметры из реестра или установите «Выключено» в измененных ранее политиках доступа к съемным запоминающим устройствам.

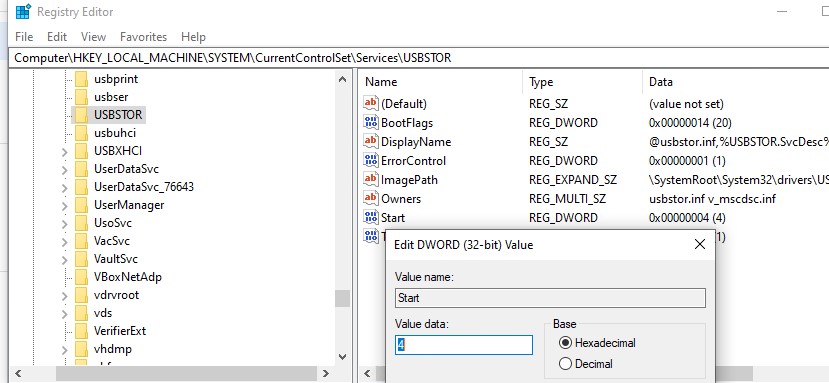

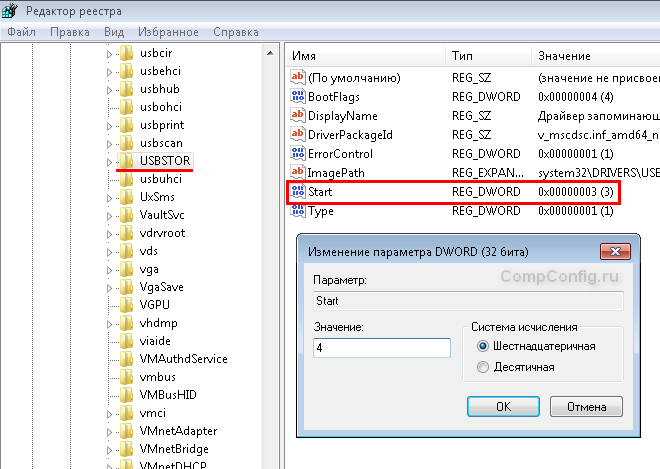

- Еще один способ блокировки USB накопителей — отключение соответствующей службы: в разделе реестра

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR

измените значение Start на 4 и перезагрузите компьютер. При использовании этого способа подключенные флешки даже не будут появляться в проводнике.

Помимо встроенных средств системы, есть сторонние программы для блокировки подключения различного рода USB устройств к компьютеру, в том числе и продвинутые инструменты наподобие USB-Lock-RP.

При подключении нового USB устройства к компьютеру, Windows автоматически определяет устройство и устанавливает подходящий драйвер. В результате пользователь практически сразу может использовать подключенное USB устройство или накопитель. Если политика безопасности вашей организации предполагает запрет использования переносных USB накопителей (флешки, USB HDD, SD-карты и т.п), вы можете заблокировать такое поведение. В этой статье мы покажем, как заблокировать использование внешних USB накопителей в Windows, запретить запись данных на подключенные флешки и запуск исполняемых файлов с помощью групповых политик (GPO).

Содержание:

- Настройка групповой политики блокировки USB носителей в Windows

- Как заблокировать USB накопители только определенным пользователям?

- Запрет доступа к USB накопителям через реестр и GPO

- Полное отключение драйвера USB накопителей в Windows

- История подключения USB накопителей в Windows

- Разрешить подключение только определенной USB флешки

Настройка групповой политики блокировки USB носителей в Windows

В Windows вы можете гибко управлять доступом к внешним накопителям (USB, CD / DVD и др.) с помощью групповых политик Active Directory (мы не рассматриваем радикальный способ отключения USB портов через настройки BIOS). Вы можете заблокировать только USB накопителей, при этом другие типы USB устройств (мышь, клавиатура, принтер, USB адаптеры на COM порты), будут доступны пользователю.

В этом примере мы создадим попробуем заблокировать USB накопителей на всех компьютерах в OU домена с именем Workstations (можно применить политику запрета использования USB ко всему домену, но это затронет в том числе сервера и другие технологические устройства).

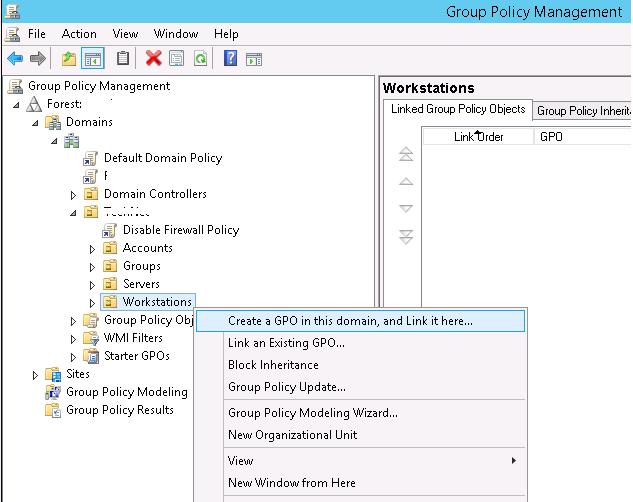

- Откройте е консоль управления доменными GPO (msc), найдите в структуре структуре Organizational Unit контейнер Workstations, щелкните по нему правой клавишей и создайте новую политику (Create a GPO in this domain and Link it here);

Совет. Вы можете настроить политика ограничения использования USB портов на отдельностоящем компьютере (домашний компьютер или компьютер в рабочей группе) с помощью локального редактора групповых политик (gpedit.msc).

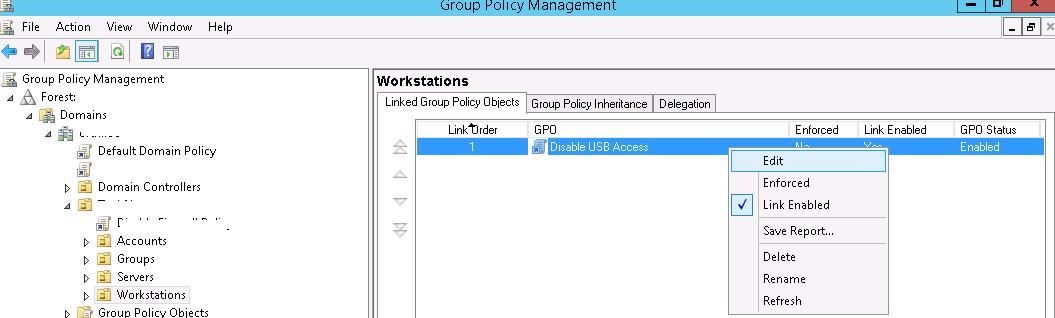

- Задайте имя политики — Disable USB Access.

- Перейдите в режим редактирования GPO (Edit).

Настройки блокировки внешних запоминающих устройств есть как в пользовательском, так и в компьютерных разделах GPO:

- User Configuration-> Policies-> Administrative Templates-> System->Removable Storage Access (Конфигурация пользователя -> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам);

- Computer Configuration-> Policies-> Administrative Templates-> System-> Removable Storage Access (Конфигурация компьютера-> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам).

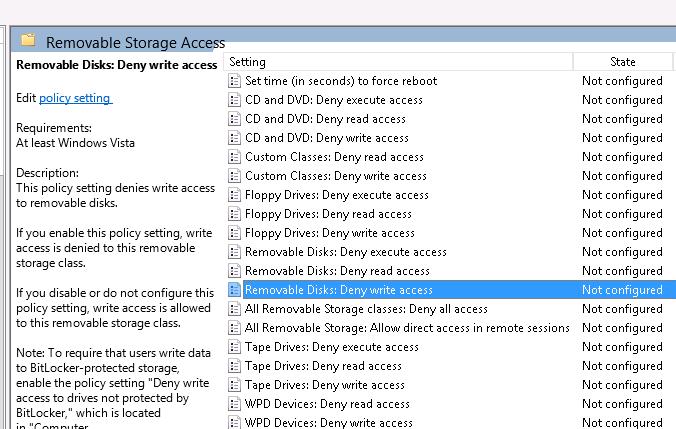

Если нужно заблокировать USB накопители для всех пользователей компьютера, нужно настроить параметры в разделе “Конфигурация компьютера”.

В разделе “Доступ к съемным запоминающим устройствам” (Removable Storage Access) есть несколько политик, позволяющих отключить возможность использования различных классов устройств хранения: CD/DVD дисков, флоппи дисков (FDD), USB устройств, ленты и т.д.

- Компакт-диски и DVD-диски: Запретить выполнение (CD and DVD: Deny execute access).

- Компакт-диски и DVD-диски: Запретить чтение (CD and DVD: Deny read access).

- Компакт-диски и DVD-диски: Запретить запись (CD and DVD: Deny write access).

- Специальные классы: Запретить чтение (Custom Classes: Deny read access).

- Специальные классы: Запретить запись (Custom Classes: Deny write access).

- Накопители на гибких дисках: Запретить выполнение (Floppy Drives: Deny execute access).

- Накопители на гибких дисках: Запретить чтение (Floppy Drives: Deny read access).

- Накопители на гибких дисках: Запретить запись (Floppy Drives: Deny write access).

- Съемные диски: Запретить выполнение (Removable Disks: Deny execute access).

- Съемные диски: Запретить чтение (Removable Disks: Deny read access).

- Съемные диски: Запретить запись (Removable Disks: Deny write access).

- Съемные запоминающие устройства всех классов: Запретить любой доступ (All Removable Storage classes: Deny all access).

- Все съемные запоминающие устройства: разрешение прямого доступа в удаленных сеансах (All Removable Storage: Allow direct access in remote sessions).

- Ленточные накопители: Запретить выполнение (Tape Drives: Deny execute access).

- Ленточные накопители: Запретить чтение (Tape Drives: Deny read access).

- Ленточные накопители: Запретить запись (Tape Drives: Deny write access).

- WPD-устройства: Запретить чтение (WPD Devices: Deny read access) – это класс портативных устройств (Windows Portable Device). Включает в себя смартфоны (например, доступ хранилищу Android телефона) , планшеты, плееры и т.д.

- WPD-устройства: Запретить запись (WPD Devices: Deny write access).

Как вы видите, для каждого класса устройств вы можете запретить запуск исполняемых файлов (защита от вирусов), запретить чтение данных и запись/редактирование информации на внешнем носителе.

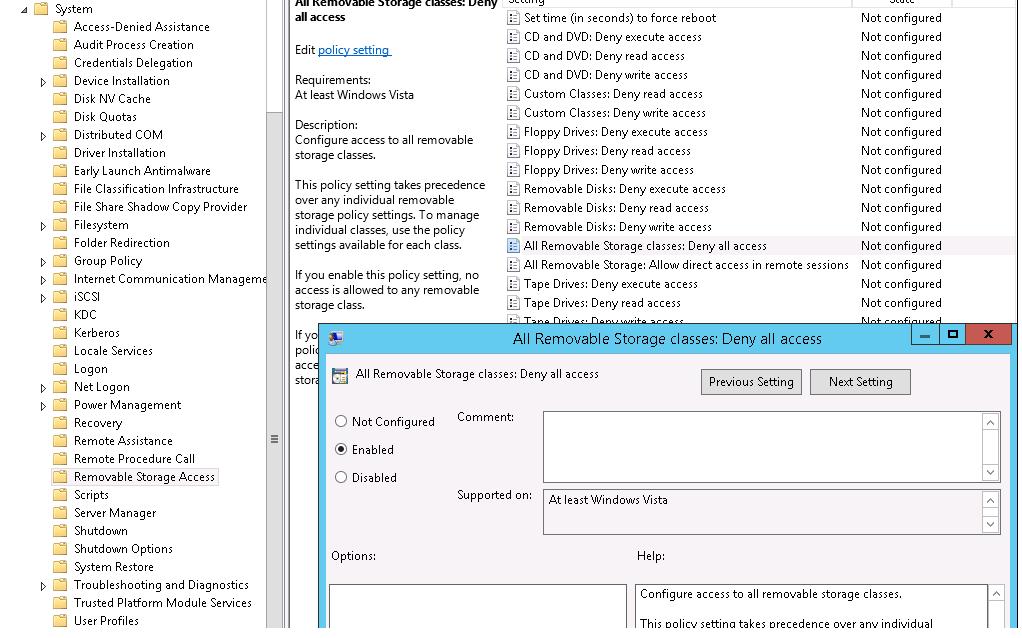

Максимальная ограничительная политика — All Removable Storage Classes: Deny All Access (Съемные запоминающие устройства всех классов: Запретить любой доступ) – позволяет полностью запретить доступ к любым типам внешних устройств хранения. Чтобы включить эту политику, откройте ее и переведите в состояние Enable.

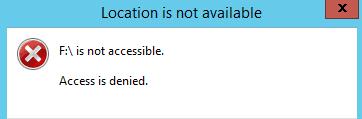

После настройки политики и обновления параметров GPO на клиентах (gpupdate /force) внешние подключаемые устройства (не только USB устройства, но и любые внешние накопители) будут определять ОС, но при попытке их открыть появится ошибка доступа:

Location is not available Drive is not accessible. Access is denied

Совет. Аналогичное ограничение можно задать, через реестр, создав в ветке HKEY_CURRENT_USER (или ветке HKEY_LOCAL_MACHINE) \Software\Policies\Microsoft\Windows\RemovableStorageDevices ключ Deny_All типа Dword со значением 00000001.

В этом же разделе политик можно настроить более гибкие ограничения на использование внешних USB накопителей.

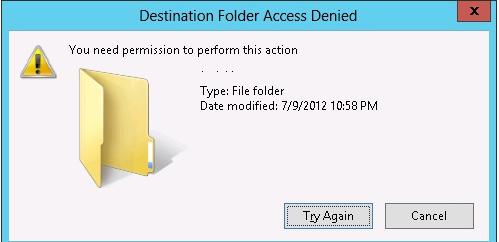

К примеру, вы можете запретить запись данных на USB флешки, и другие типы USB накопителей. Для этого включите политику Removable Disk: Deny write access (Съемные диски: Запретить запись).

После этого пользователи смогут читать данные с USB флешки, но при попытке записать на нее информацию, получат ошибку доступа:

Destination Folder Access Denied You need permission to perform this action

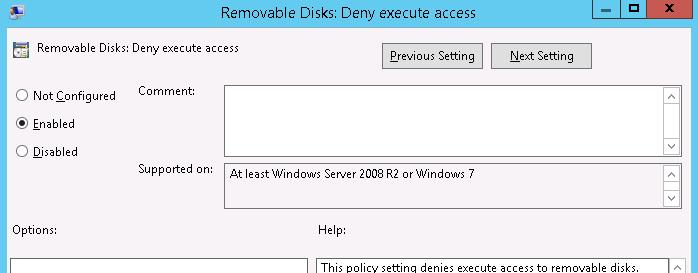

С помощью политики Removable Disks: Deny execute access (Съемные диски: Запретить выполнение) можно запретить запуск исполняемых файлов и скриптов с USB дисков.

Как заблокировать USB накопители только определенным пользователям?

Довольно часто необходимо запретить использовать USB диски всем пользователям компьютера, кроме администраторов.

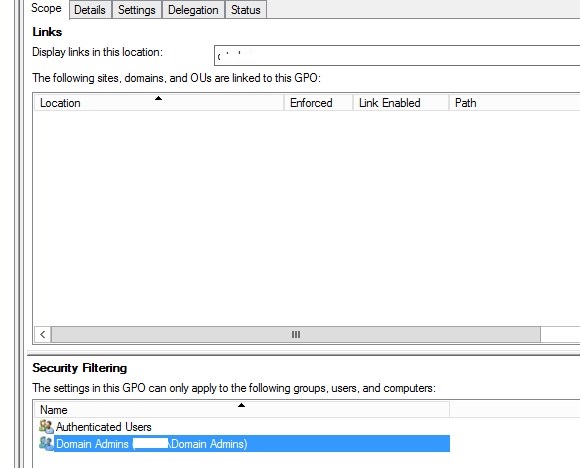

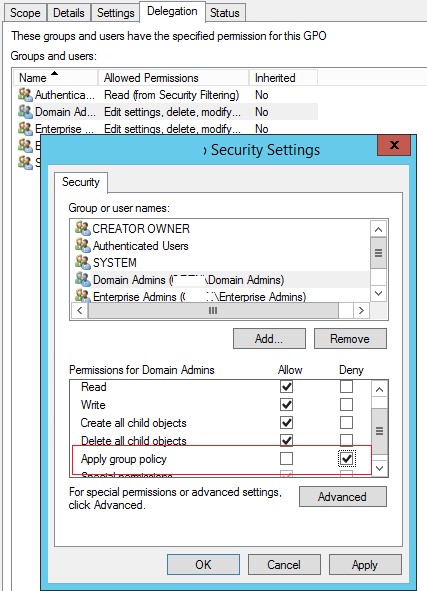

Проще всего сделать исключение в политике с помощью Security Filtering GPO. Например, вы хотите запретить применять политику блокировки USB к группе администраторов домена.

- Найдите вашу политику Disable USB Access в консоли Group Policy Management;

- В разделе Security Filtering добавьте группу Domain Admins;

- Перейдите на вкладку Delegation, нажмите на кнопкуAdvanced. В редакторе настроек безопасности, укажите что, группе Domain Admins запрещено применять настройки этой GPO (Apply group policy – Deny).

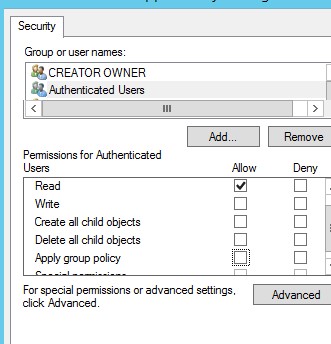

Может быть другая задача — нужно разрешить использование внешних USB накопителей всем, кроме определённой группы пользователей. Создайте группу безопасности “Deny USB” и добавьте эту группу в настройках безопасности политики. Для этой группы выставите разрешения на чтение и применение GPO, а у группы Authenticated Users или Domain Computers оставить только разрешение на чтение (сняв галку у пункта Apply group policy).

Добавьте пользователей, которым нужно заблокировать доступ к USB флешкам и дискам в эту группу AD.

Запрет доступа к USB накопителям через реестр и GPO

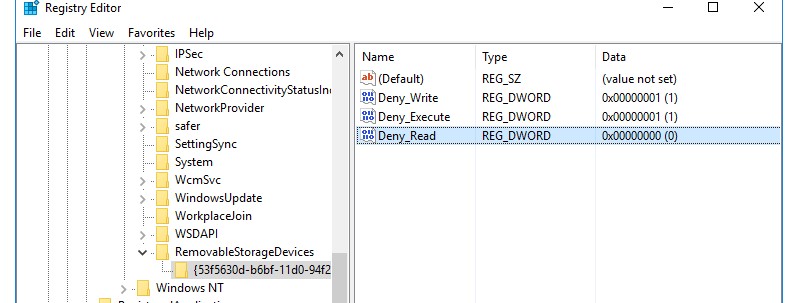

Вы можете более гибко управлять доступом к внешним устройствам с помощью настройки параметров реестра через механизм Group Policy Preferences (GPP). Всем указанным выше политикам соответствуют определенные ключи реестра в ветке HKLM (или HKCU) \SOFTWARE\Policies\Microsoft\Windows\RemovableStorageDevices (по умолчанию этого раздела в реестре нет).

- Чтобы включить ту или иную политику нужно создать в указанном ключе новую ветку с именем класса устройств, доступ к которым нужно заблокировать (столбец

- В новой ветке реестра нужно создать REG_DWORD параметром с именем ограничения, которое вы хотите внедрить:

Deny_Read — запретить чтения данных с носителя;

Deny_Write – запретить запись данных;

Deny_Execute — запрет запуска исполняемых файлов. - Задайте значение параметра:

1 — заблокировать указанный тип доступа к устройствам этого класса;

0 – разрешить использования данного класса устройств.

| Название параметра GPO | Подветка с именем Device Class GUID | Имя параметра реестра |

| Floppy Drives: Deny read access |

{53f56311-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Floppy Drives: Deny write access |

{53f56311-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| CD and DVD: Deny read access |

{53f56308-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| CD and DVD: Deny write access |

{53f56308-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| Removable Disks: Deny read access |

{53f5630d-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Removable Disks: Deny write access |

{53f5630d-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| Tape Drives: Deny read access |

{53f5630b-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Tape Drives: Deny write access |

{53f5630b-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| WPD Devices: Deny read access |

{6AC27878-A6FA-4155-BA85-F98F491D4F33} {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} |

Deny_Read |

| WPD Devices: Deny write access |

{6AC27878-A6FA-4155-BA85-F98F491D4F33} {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} |

Deny_Write |

Вы можете создать эти ключи реестра и параметры вручную. На скриншоте ниже я создал ключ RemovableStorageDevices, а в нем подраздел с именем {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}. С помощью REG_DWORD параметров я запретил запись и запуск исполняемых файлов с USB накопителей.

Запрет использования USB накопителей вступит в силу немедленно после внесения изменения (не нужно перезагружать компьютер). Если USB флешка подключена к компьютеру, она будет доступна до тех пор, пока ее не переподключат.

Чтобы быстро заблокировать чтение и запись данных на USBнакопители в Windows, можно выполнить такой PowerShell скрипт:

$regkey='HKLM:\Software\Policies\Microsoft\Windows\RemovableStorageDevices\{53f5630d-b6bf-11d0-94f2-00a0c91efb8b}'

$exists = Test-Path $regkey

if (!$exists) {

New-Item -Path 'HKLM:\Software\Policies\Microsoft\Windows\RemovableStorageDevices' -Name '{53f5630d-b6bf-11d0-94f2-00a0c91efb8b}' -Force | Out-Null

}

New-ItemProperty -Path $regkey -Name 'Deny_Read -Value 1 -PropertyType 'DWord' -Force | Out-Null

New-ItemProperty -Path $regkey -Name 'Deny_Write' -Value 1 -PropertyType 'DWord' -Force | Out-Null

В доменной среде эти параметры реестра можно централизованно распространить на компьютеры пользователей с помощью GPP. Подробнее настройка параметров реестра через GPO описана в статье Настройка параметров реестра на компьютерах с помощью групповых политик.

Данные ключи реестра и возможности нацеливания политик GPP с помощью Item-level targeting позволят вам гибко применять политики, ограничивающие использование внешних устройств хранения. Вы можете применять политики к определённым группам безопасности AD, сайтам, версиям ОС, OU и другим характеристикам компьютеров (в том числе можно выбирать компьютеры через WMI фильтры).

Примечание. Аналогичным образом вы можете создать собственные политики для классов устройств, которые в данном списке не перечислены. Узнать идентификатор класса устройства можно в свойствах драйвера в значении атрибута Device Class GUID.

Полное отключение драйвера USB накопителей в Windows

Вы можете полностью отключить драйвер USBSTOR (USB Mass Storage Driver), который необходим для корректного определения и монтирования USB устройств хранения.

На отдельно стоящем компьютере вы можете отключить этот драйвер, изменив значение параметра Start (тип запуска) с 3 на 4. Можно это сделать через PowerShell командой:

Set-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\services\USBSTOR" -name Start -Value 4

Перезагрузите компьютер и попробуйте подключить USB накопитель. Теперь он не должен появиться в проводнике или консоли управления дисками, а в диспетчере устройств вы увидите ошибку установки драйвера устройства.

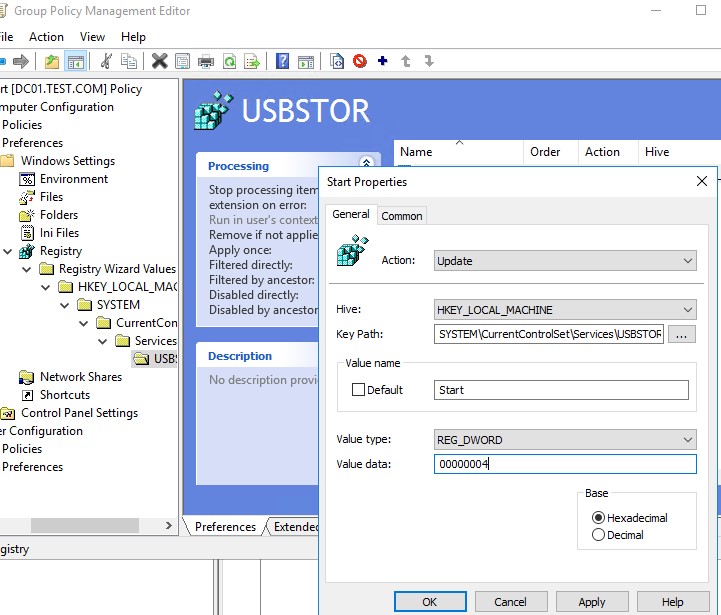

С помощью Group Policy Preferences вы можете отключить запуск драйвера USBSTOR на компьютерах домена. Для этого нужно внести изменения в реестр через GPO.

Эти настройки можно распространить на все компьютеры. Создайте новую групповую политику, назначьте ее на OU с компьютерами и в разделе Computer Configuration -> Preferences -> Windows Settings -> Registry создайте новый параметр со значениями:

- Action: Update

- Hive: HKEY_LOCAK_MACHINE

- Key path: SYSTEM\CurrentControlSet\Services\USBSTOR

- Value name: Start

- Value type: REG_DWORD

- Value data: 00000004

История подключения USB накопителей в Windows

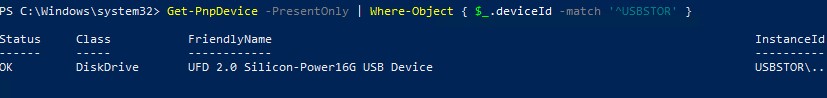

В некоторых случая при анализе работы блокирующих политик вам нужно получить информацию об истории подключения USB накопителей к компьютеру.

Чтобы вывести список USB накопителей, подключенных к компьютеру прямо сейчас, выполните такую команду PowerShell:

Get-PnpDevice -PresentOnly | Where-Object { $_.deviceId -match '^USBSTOR' }

Status OK указывает, что данное устройство подключено и работает нормально.

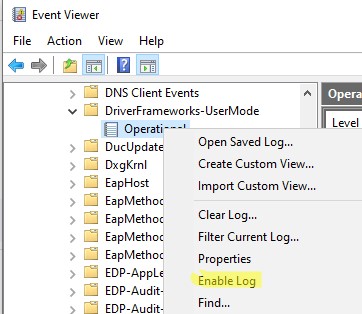

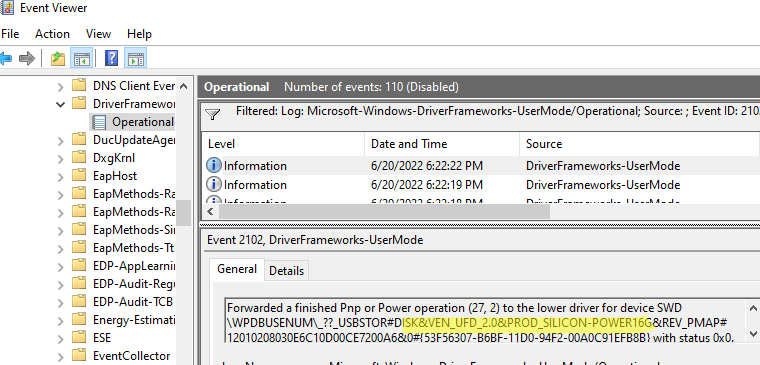

Журнал событий Windows позволяет отслеживать события подключения/отключения USB накопителей.

- Эти события находятся в журнале Event Viewer -> Application and Services Logs -> Windows -> Microsoft-Windows-DriverFrameworks-UserMode -> Operational;

- По умолчанию Windows не сохраняет историю об подключениях. Поэтому вам придется включить вручную (Enable Log) или через GPO;

- После этого вы можете использовать событие с EventID 2003 (Pnp or Power Management operation to a particular device) для получения информации о времени подключения USB накопителя и Event ID 2102 (Pnp or Power Management operation to a particular device) о времени отключения флешки:

Forwarded a finished Pnp or Power operation (27, 2) to the lower driver for device SWD\WPDBUSENUM\_??_USBSTOR#DISK&VEN_UFD_2.0&PROD_SILICON-POWER16G&REV_PMAP#12010208030E6C10D00CE7200A6&0#{53F56307-B6BF-11D0-94F2-00A0C91EFB8B} with status 0x0.

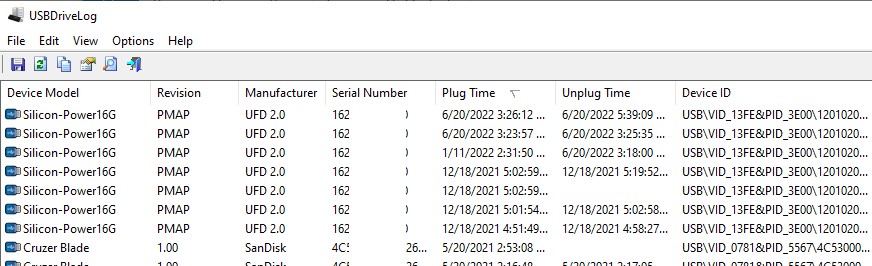

Также вы можете использовать бесплатную утилиту USBDriveLog от Nirsoft которая позволяет вывести в удобном виде всю историю подключения USB флешек и дисков к компьютеру пользователю (выводится информацию об устройстве, серийный номер, производитель, время подключения/отключения, и device id).

Разрешить подключение только определенной USB флешки

В Windows вы можете разрешить подключение только определенных (одобренных) USB флешки к компьютеру.

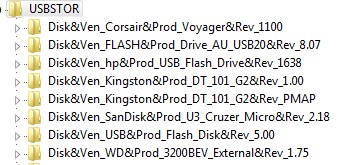

При подключении любого USB накопителя к компьютеру, драйвер USBSTOR устанавливает устройство и создает в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR отдельную ветку. в которой содержится информация о накопителе (например,

Disk&Ven_Kingstom&Prod_DT_1010_G2&Rev_1.00

).

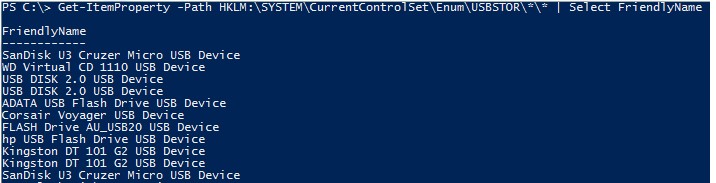

Вы можете вывести список USB накопителей, которые когда-либо подключались к вашему компьютеру следующей PowerShell командой:

Get-ItemProperty –Path HKLM:\SYSTEM\CurrentControlSet\Enum\USBSTOR\*\*| select FriendlyName

Удалите все записи для подключенных ранее USB флешек, кроме тех, которые вам нужны. Затем нужно изменить разрешения на ветку реестра USBSTOR так, чтобы у всех пользователей, в том числе SYSTEM и администраторов, были только права на чтение. В результате при подключении любой USB накопителя, кроме разрешенного, Windows не сможет установить устройство.

Также можно создать и привязать задания планировщика к EventID подключения USB диска к компьютеру и выполнить определенное действие/скрипт (пример запуска процесса при появлении события в Event Viewer).

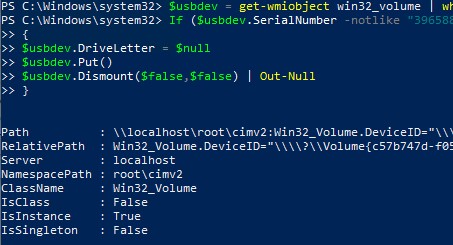

Например, вы можете сделать простой PowerShell скрипт, который автоматически отключает любые USB накопителя, если серийный номер не совпадает с заданной в скрипте:

$usbdev = get-wmiobject win32_volume | where{$_.DriveType -eq '2'}

If ($usbdev.SerialNumber –notlike “32SM32846AD”)

{

$usbdev.DriveLetter = $null

$usbdev.Put()

$usbdev.Dismount($false,$false) | Out-Null

}

Таким образом можно организовать простейшую проверку подключаемых ко компьютеру USB флешек.

Microsoft Windows XP Home Edition Microsoft Windows XP Professional Еще…Меньше

Описание проблемы

Допустим, что необходимо предотвратить подключение к USB-устройству хранения данных, которое подключено к компьютеру под управлением Windows XP, Windows Server 2003 или Windows 2000. В данной статье описаны соответствующие два метода.

Способ

Чтобы предотвратить использование USB-устройств хранения данных пользователями, используйте одну из следующих процедур, соответствующих вашей ситуации, или несколько.

USB-устройство хранения данных еще не установлено на компьютере

Если USB-устройство хранения данных еще не установлено на компьютере, назначьте разрешения Запретить для пользователя или группы и локальной учетной записи SYSTEM в следующих файлах:

-

%SystemRoot%\Inf\Usbstor.pnf

-

%SystemRoot%\Inf\Usbstor.inf

После этого пользователи не смогут установить USB-устройство хранения данных в компьютер. Чтобы назначить пользователю или группе запрещающие разрешения на файлы Usbstor.pnf и Usbstor.inf, выполните следующие действия.

-

Запустите проводник Windows и найдите папку %SystemRoot%\Inf.

-

Щелкните правой кнопкой мыши файл Usbstor.pnf и выберите пункт Свойства.

-

Откройте вкладку Безопасность.

-

В списке Группы или пользователи добавьте пользователя или группу, для которых необходимо установить разрешения Запретить.

-

В списке Разрешения для имя_пользователя или имя_группы установите флажок Запретить напротив пункта Полный доступ.

Примечание. Также добавьте в список Запретить учетную запись System.

-

В списке Группы или пользователи выберите учетную запись SYSTEM.

-

В списке Разрешения для имя_пользователя или имя_группы установите флажок Запретить напротив пункта Полный доступ и нажмите кнопку ОК.

-

Щелкните правой кнопкой мыши файл Usbstor.inf и выберите пункт Свойства.

-

Откройте вкладку Безопасность.

-

В списке Группы или пользователи добавьте пользователя или группу, для которых необходимо установить разрешения Запретить.

-

В списке Разрешения для имя_пользователя или имя_группы установите флажок Запретить напротив пункта Полный доступ.

-

В списке Группы или пользователи выберите учетную запись SYSTEM.

-

В списке Разрешения для имя_пользователя или имя_группы установите флажок Запретить напротив пункта Полный доступ и нажмите кнопку ОК.

Если USB-устройство хранения данных уже подключено к компьютеру

Если USB-устройство хранения данных уже подключено к компьютеру, можно изменить реестр, чтобы оно не работало, когда пользователь подключается к компьютеру.

РешениеВнимание! В этом разделе, описании метода или задачи содержатся сведения о внесении изменений в реестр. Но его неправильное изменение может привести к возникновению серьезных проблем. Поэтому такие действия необходимо выполнять с осторожностью. В качестве дополнительной защитной меры перед изменением реестра необходимо создать его архивную копию. Это позволит восстановить реестр при возникновении неполадок. Дополнительные сведения об архивации и восстановлении реестра см. в следующей статье базы знаний Майкрософт:

322756 Как создать резервную копию и восстановить реестр в Windows Если USB-устройство хранения данных уже установлено на компьютере, присвойте параметру Start значение 4 в следующем разделе реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UsbStor После этого USB-устройства хранения данных не будут работать при подключении к компьютеру. Чтобы изменить значение параметра Start, выполните следующие действия.

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Открыть введите команду regedit и нажмите кнопку ОК.

-

Найдите и выделите следующий раздел реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\UsbStor

-

Дважды щелкните в области сведений параметр Start.

-

В поле Значение введите 4, выберите Шестнадцатеричная (если этот вариант не выбран) и нажмите кнопку OK.

-

Закройте редактор реестра.

Проблема устранена?

Проверьте, устранена ли проблема. Если это так, пропустите дальнейшие сведения, приведенные в статье. Если нет, обратитесь в службу технической поддержки.

Дополнительные сведения

Для получения сведений о наличии новых драйверов обратитесь к поставщику USB-устройства. Сведения об изготовителях оборудования см. на веб-сайте корпорации Майкрософт по следующему адресу:

http://support.microsoft.com/ru-ru/gp/vendors/ru-ruКонтактные данные сторонних производителей предоставляются с целью помочь пользователям в получении необходимой технической поддержки. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не дает гарантий относительно правильности приведенных контактных данных сторонних производителей.

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

В сообществах можно задавать вопросы и отвечать на них, отправлять отзывы и консультироваться с экспертами разных профилей.

Иногда возникает необходимость отключить USB порты на компьютере или ноутбуке, чтобы ограничить доступ по подключению флешек, жестких дисков и других USB-устройств. Отключение портов USB поможет предотвратить подключение каких-либо накопителей, которые могут быть использованы для кражи важной информации или стать причиной заражения компьютера вирусом и распространения вредоносного программного обеспечения по локальной сети.

Содержание

- Ограничение доступа к USB портам

- 1. Отключение USB портов через настройки BIOS

- 2. Включение и отключение USB-накопителей с помощью редактора реестра

- 3. Отключение USB портов в диспетчере устройств

- 4. Удаление драйверов контроллера USB

- 5. Запрет пользователям подключение USB-устройств хранения данных с помощью приложения от Microsoft

- 6. Использование программ для отключения/включения доступа к USB-устройствам хранения данных

- 7. Отключение USB от материнской платы

- Запрет доступа к съемным носителям через редактор групповой политики

Ограничение доступа к USB портам

Рассмотрим 7 способов, с помощью которых можно заблокировать USB порты:

- Отключение USB через настройки БИОС

- Изменение параметров реестра для USB-устройств

- Отключение USB портов в диспетчере устройств

- Деинсталляция драйверов контроллера USB

- Использование Microsoft Fix It 50061

- Использование дополнительных программ

- Физическое отключение USB портов

1. Отключение USB портов через настройки BIOS

- Войдите в настройки BIOS.

- Отключите все пункты, связанные с контроллером USB (например, USB Controller или Legacy USB Support).

- После того как вы сделали эти изменения, нужно сохранить настройки и выйти из БИОС. Обычно это делается с помощью клавиши F10.

- Перезагрузите компьютер и убедитесь, что USB порты отключены.

2. Включение и отключение USB-накопителей с помощью редактора реестра

Если отключение через БИОС вам не подходит, можете закрыть доступ непосредственно в самой ОС Windows с помощью реестра.

Приведенная ниже инструкция позволяет закрыть доступ для различных USB-накопителей (например флешек), но при этом другие устройства, такие как клавиатуры, мыши, принтеры, сканеры все равно будут работать.

- Откройте меню Пуск -> Выполнить, введите команду «regedit» и нажмите ОК, чтобы открыть редактор реестра.

- Перейдите к следующему разделу

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ USBSTOR

- В правой части окна найдите пункт «Start» и два раза щелкните по нему, чтобы отредактировать. Введите значение «4» для блокировки доступа к USB-накопителям. Соответственно если вы введете опять значение «3», доступ будет вновь открыт.

Нажмите кнопку «ОК», закройте редактор реестра и перезагрузите компьютер.

! Вышеописанный способ работает только при установленном драйвере USB контроллера. Если по соображениям безопасности драйвер не был установлен, значение параметра «Start» может быть автоматически сброшено на значение «3», когда пользователь подключит накопитель USB и Windows установит драйвер.

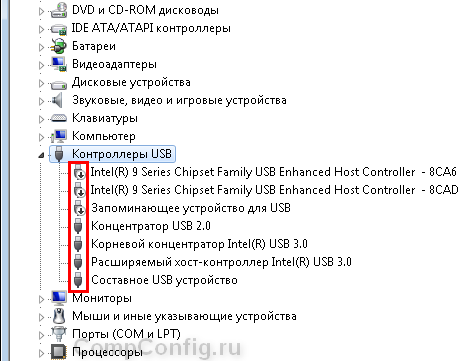

3. Отключение USB портов в диспетчере устройств

- Нажмите правой кнопкой мыши на значке «Компьютер» и выберете в контекстном меню пункт «Свойства». Откроется окно в левой части которого нужно нажать на ссылку «Диспетчер устройств».

- В дереве диспетчера устройств найдите пункт «Контроллеры USB» и откройте его.

- Отключите контроллеры путем нажатия правой кнопки мыши и выбора пункта меню «Отключить».

Этот способ не всегда работает. В примере, приведенном на рисунке выше отключение контроллеров (2 первых пункта) не привело к желаемому результату. Отключение 3-го пункта (Запоминающее устройство для USB) сработало, но это дает возможность отключить лишь отдельный экземпляр USB-накопителя.

4. Удаление драйверов контроллера USB

Как вариант для отключения портов можно просто деинсталлировать драйвер USB контроллера. Но недостатком этого способа является то, что при подключении пользователем USB-накопителя, Windows будет проверять наличие драйверов и при их отсутствии предложит установить драйвер. Это в свою очередь откроет доступ к USB-устройству.

5. Запрет пользователям подключение USB-устройств хранения данных с помощью приложения от Microsoft

Еще один способ запрета доступа к USB-накопителям – это использование Microsoft Fix It 50061 (http://support.microsoft.com/kb/823732/ru — ссылка может открываться около митуты). Суть это способа заключается в том, что рассматриваются 2 условия решения задачи:

- USB-накопитель еще не был установлен на компьютер

- USB-устройство уже подключено к компьютеру

В рамках данной статьи не будем детально рассматривать этот метод, тем более, что вы можете подробно его изучить на сайте Microsoft, используя ссылку приведенную выше.

Еще следует учесть, что данный способ подходит не для всех версий ОС Windows.

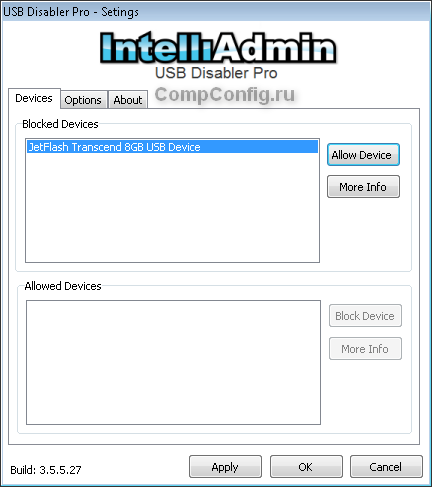

6. Использование программ для отключения/включения доступа к USB-устройствам хранения данных

Существует много программ для установки запрета доступа к USB портам. Рассмотрим одну из них — программу USB Drive Disabler.

Программа обладает простым набором настроек, которые позволяют запрещать/разрешать доступ к определенным накопителям. Также USB Drive Disabler позволяет настраивать оповещения и уровни доступа.

7. Отключение USB от материнской платы

Хотя физическое отключение USB портов на материнской плате является практически невыполнимой задачей, можно отключить порты, находящиеся на передней или верхней части корпуса компьютера, отсоединив кабель, идущий к материнской плате. Этот способ полностью не закроет доступ к USB портам, но уменьшит вероятность использования накопителей неопытными пользователями и теми, кто просто поленится подключать устройства к задней части системного блока.

!Дополнение

Запрет доступа к съемным носителям через редактор групповой политики

В современных версиях Windows существует возможность ограничить доступ к съемным запоминающим устройствам (USB-накопителям в том числе) с помощью редактора локальной групповой политики.

- Запустите gpedit.msc через окно «Выполнить»(Win + R).

- Перейдите к следующей ветви «Конфигурация компьютера -> Административные шаблоны -> Система -> Доступ к съемным запоминающим устройствам»

- В правой части экрана найдите пункт «Съемные диски: Запретить чтение».

- Активируйте этот параметр (положение «Включить»).

Данный раздел локальной групповой политики позволяет настраивать доступ на чтение, запись и выполнение для разных классов съемных носителей.

Однажды на предприятии была поставлена задача: ограничить использование usb-накопителей (флешки, внешние жесткие диски и другие устройства) на компьютерах пользователей, с использованием «белых списков», т.е. одобренные накопители можно использовать — все другие нельзя.

Причем сделать это «имеющимися средствами», без дополнительных денежных вложений.

В интернете было найдено множество статей по данной теме, в результате их анализа родилось решение (спасибо пользователю nik за помощь в поисках).

Введение

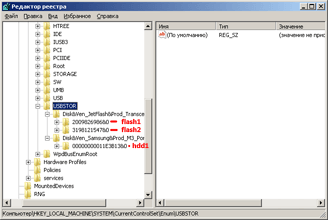

Когда вы подключаете устройство накопления к usb-порту, система заносит информацию о нем в ветку реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR.

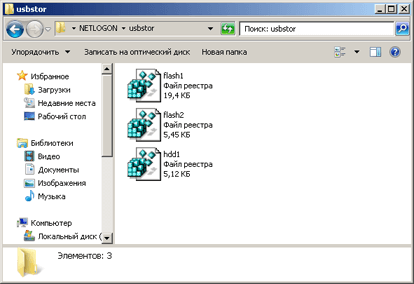

Рисунок 1. Данные об usb-устройстве

Делает она это от имени пользователя system. Соответственно если запретить создавать пользователю system подразделы в USBSTOR то новые устройства хоть и определятся, но работать не будут.

Рисунок 2. Запретить пользователю system создавать подразделы

Точнее, несмотря на установленный запрет подразделы все равно создадутся, однако параметры будут не все и работать устройство не будет (сравните рисунок 1 и рисунок 3).

Рисунок 3. Неполные данные об usb-устройстве

Теперь о том, как применить это на практике. Рассмотрим на конкретном примере. Вот, что мы имеем:

- Сеть на Active Directory (домен domain.local)

- Отдельный компьютер администратора, на котором пользователь system имеет полные права на раздел

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR - Внешний жесткий диск (hdd1) и 2 флешки (flash1 и flash2)

Требуется сделать так чтобы все usb-накопители кроме hdd1, flash1, flash2 не работали на компьютерах домена. Итак, приступим.

Получим данные о разрешённых usb-накопителях

На компьютере, где пользователь system имеет полные права на ветку USBSTOR, подключим по очереди наши устройства, для того чтобы информация о них появилась в реестре:

Рисунок 4. Информация о разрешенных usb-устройствах

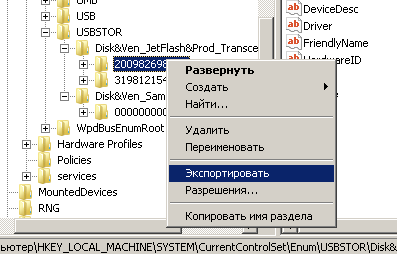

Выгрузим данные из реестра в reg-файлы:

Рисунок 5. Выгружаем данные из реестра

Сохраняем файлы в общую сетевую папку \\domain.local\netlogon\usbstor:

Рисунок 6. Выгруженные reg-файлы

Запрещаем пользователю system создавать подразделы

И так файлы с данными по разрешенным устройствам мы получили, теперь необходимо запретить пользователю system создавать подразделы в USBSTOR.

Создадим групповую политику Active Directory (напомним на компьютер администратора она распространяться недолжна, иначе на нем не будут правильно создаваться подразделы USBSTOR).

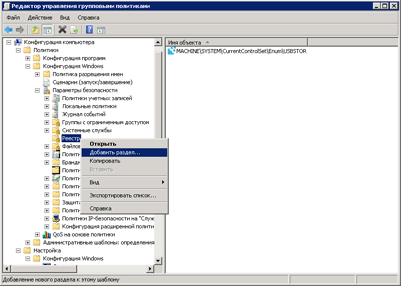

В созданной групповой политике откройте Конфигурация компьютера\Политики\Конфигурация Windows\Параметры безопасности\Реестр и добавьте раздел MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR

Рисунок 7. Создание ветки реестра в групповой политике

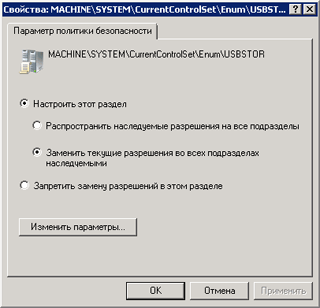

Установите параметр «Заменить текущие разрешения во всех подразделах наследуемыми«:

Рисунок 8. Свойства раздела USBSTOR

нажмите кнопку «изменить параметры» и в открывшемся окне установите права:

- Для пользователя system назначьте права как указано на рисунке 2

- Для группы DOMAIN\Администраторы установите полные права

Способы распространения информации о разрешенных usb-накопителях

Теперь о том, как распространить подготовленные ранее reg-файлы на компьютеры.

Локально, на компьютере пользователя

Зайдите на компьютер пользователя под учетной записью, которая входит в группу DOMAIN\Администраторы (данная группа имеет полные права на раздел USBSTOR) и последовательно импортируйте данные с выгруженных ранее файлов flash1.reg, flash2.reg, hdd1.reg.

С комьютера администратора используя «удаленный реестр»

Откройте редактор реестра (regedit.exe) на компьютере под пользователей администратора домена.

Подключите в нем сетевой реестр (Файл\Подключить сетевой реестр).

Затем Файл\Импорт и выберите нужные reg-файлы.

Не забудьте вначале удалить подразделы USBSTOR, созданные до того как мы ограничили пользователя system, иначе ранее подключенные устройства продолжат работать.

Дополнительно

Черные списки (работает на Windows XP)

Чтобы определенная флешка или другой usb-накопитель не работал на компьютерах, установите параметр ConfigFlags (см. рисунок 1) равным 400.

Полезные материалы:

- http://computersvc.ru/content/zapret-usb-flash-nakopitelei-windows

- http://forum.oszone.net/thread-260731.html

- https://geektimes.ru/post/52553/