person

access_time25-10-2019, 05:30

visibility4 412

chat_bubble_outline0

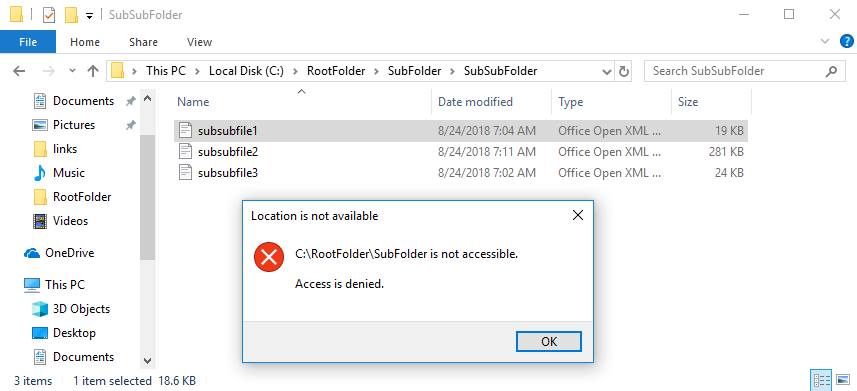

Если при попытке переименовать, переместить или удалить папку появляется сообщение о том, что она защищена, то необходимо изменить права доступа к этому каталогу. Мы нашли два способа, как сделать это быстро.

Удаление наследования прав

Причина появления ошибки кроется в особенностях файловой системы NTFS. Объекты в ней наследуют разрешения от родительского каталога даже при переносе на другой компьютер. Обычно с этим не возникает никаких проблем. Но если родительский каталог был создан администраторским аккаунтом без разрешения на доступ другим пользователям, то папка окажется защищённой от изменения.

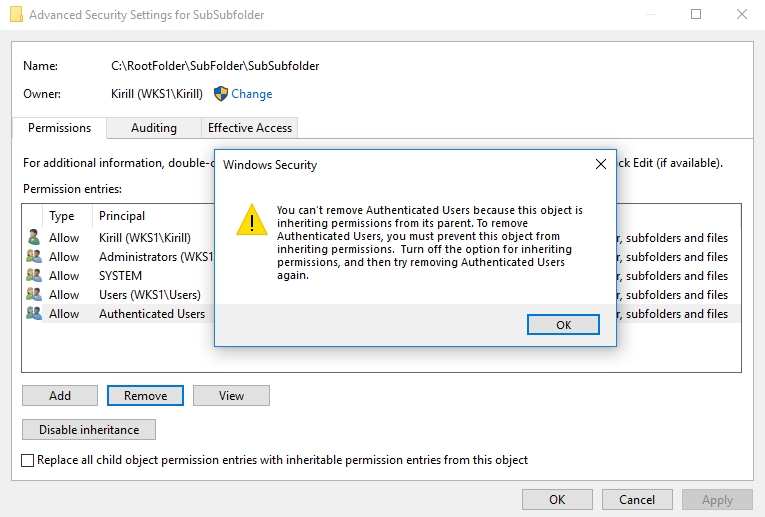

Самый простой способ устранить ошибку — удалить унаследованные права, чтобы папка ничего не помнила о родительском каталоге:

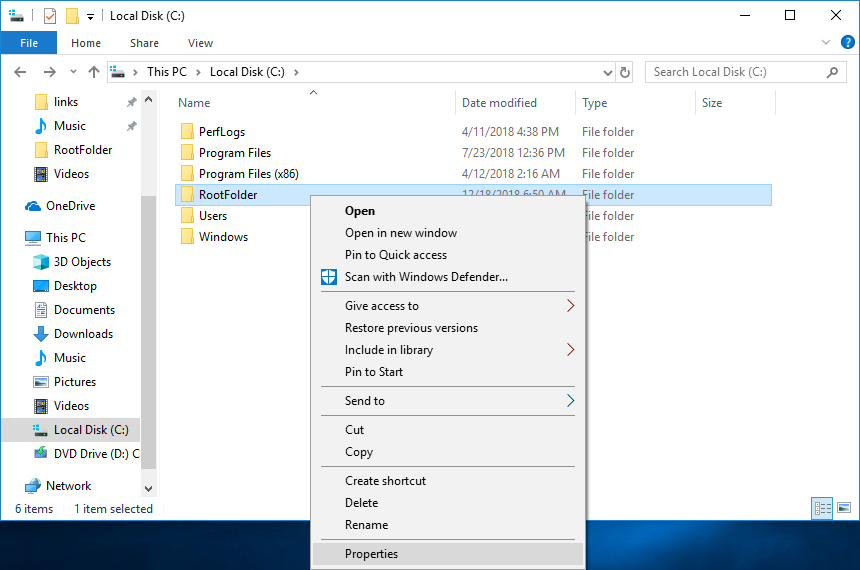

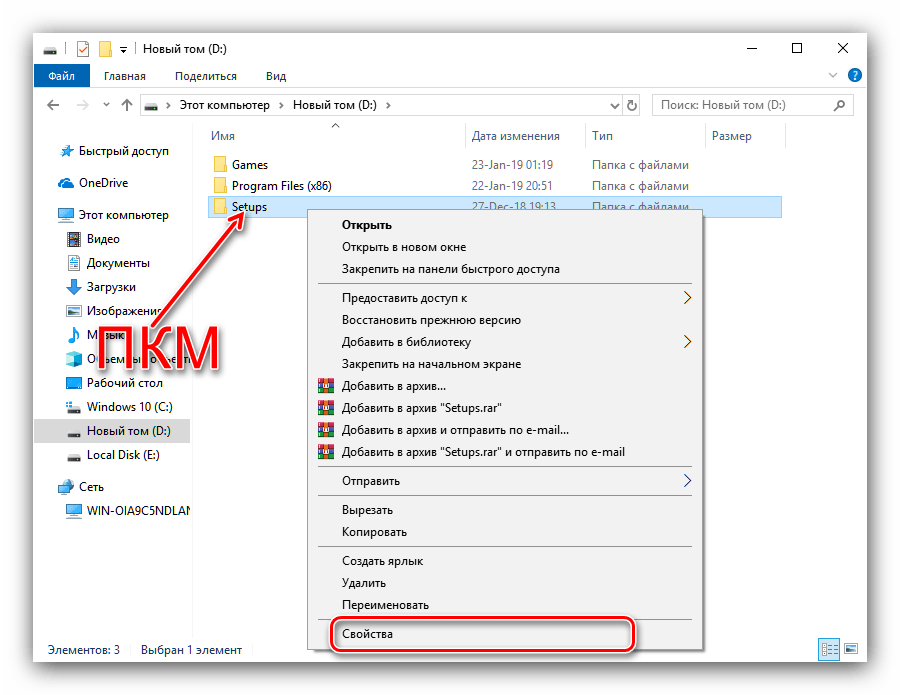

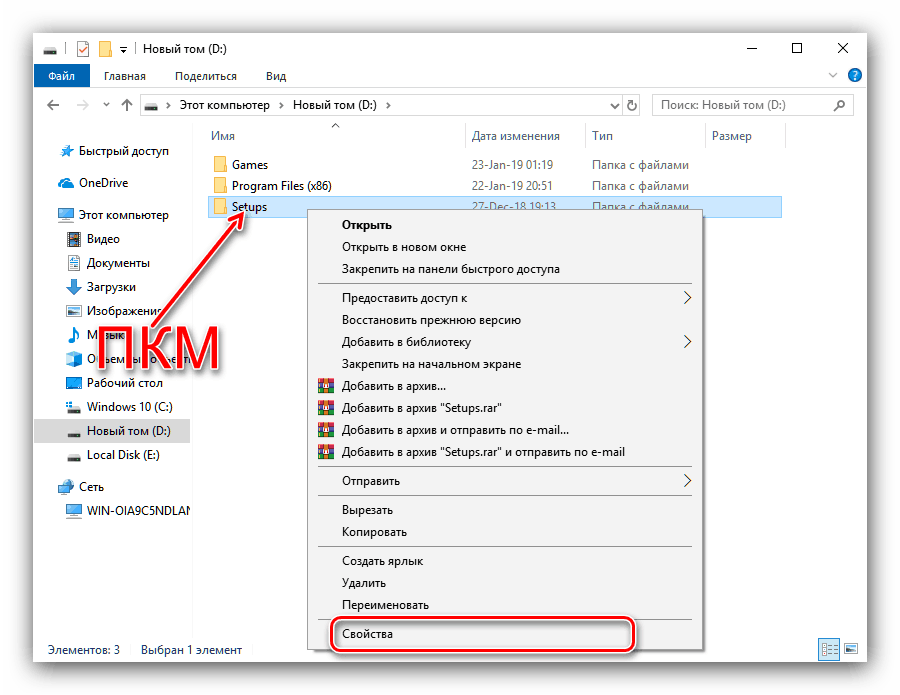

- Кликаем правой кнопкой мыши по каталогу, который защищён от записи.

- Переходим в свойства папки.

Откроем свойства каталога, чтобы поработать с его правами.

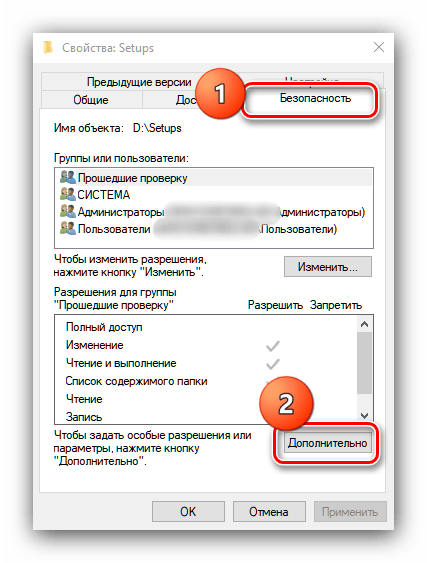

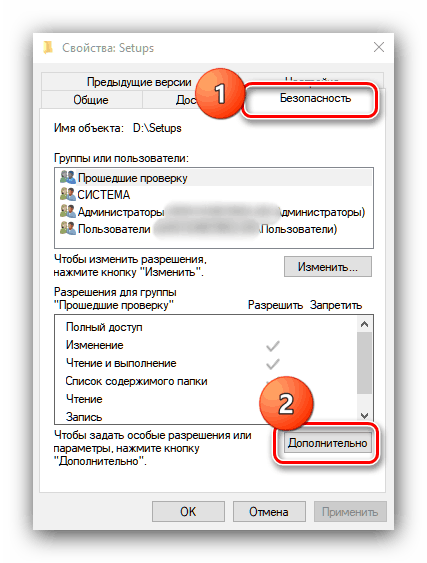

- Переходим на вкладку «Безопасность» и нажимаем на кнопку «Дополнительно».

- Нужные нам настройки являются дополнительными.

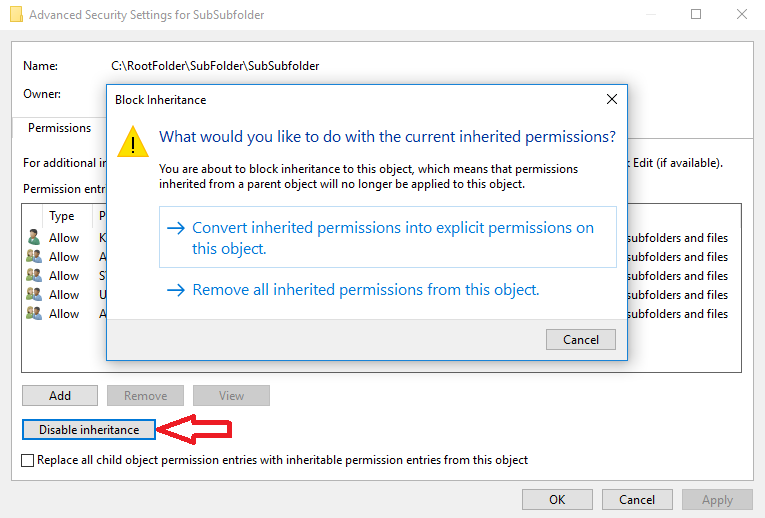

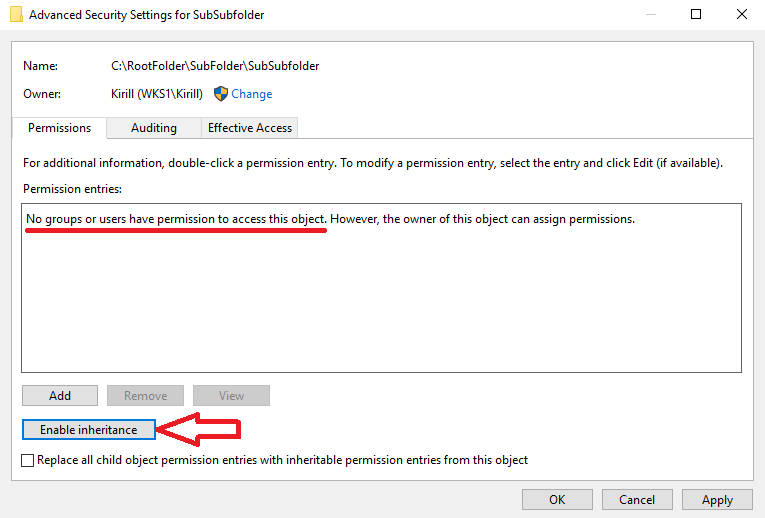

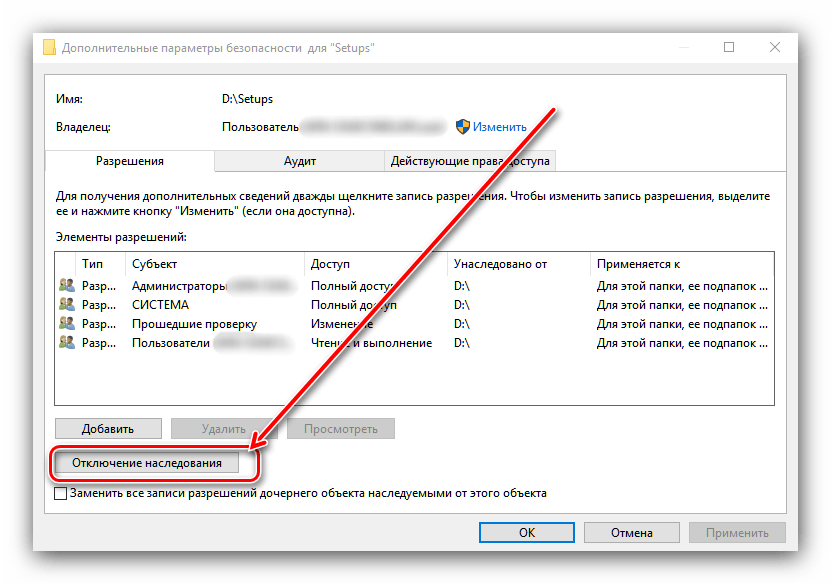

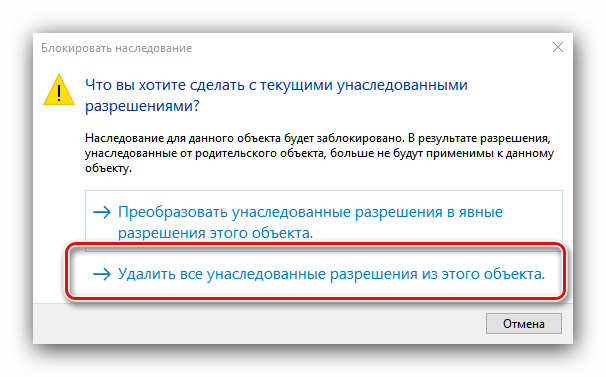

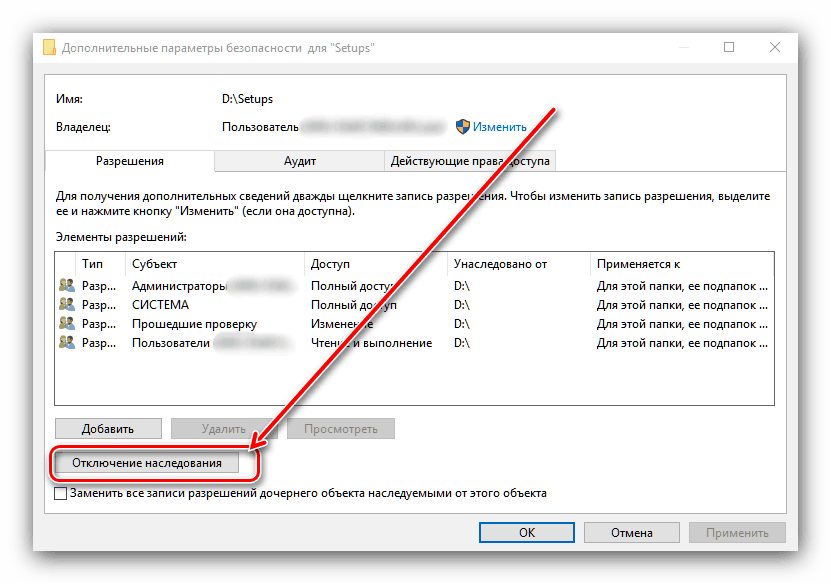

- Нажимаем на кнопку «Отключение наследования». В появившемся окне выбираем опцию «Удалить все унаследованные разрешения из этого объекта».

Удаляем унаследованные разрешения папки.

После удаления унаследованных разрешений закрываем свойства и пытаемся переименовать или переместить папку. Ошибки записи быть не должно.

Изменение прав доступа

Удаления унаследованных прав не всегда хватает, чтобы снять защиту от записи. В некоторых случаях требуется ещё и выдача дополнительных прав пользователям. Сделать это можно также через настройки безопасности.

- Открываем свойства папки и переходим в раздел «Безопасность».

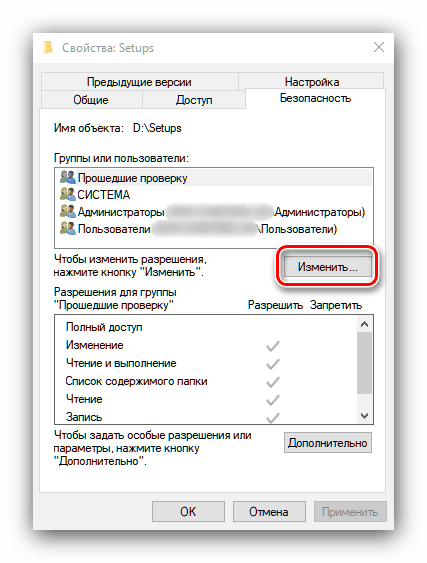

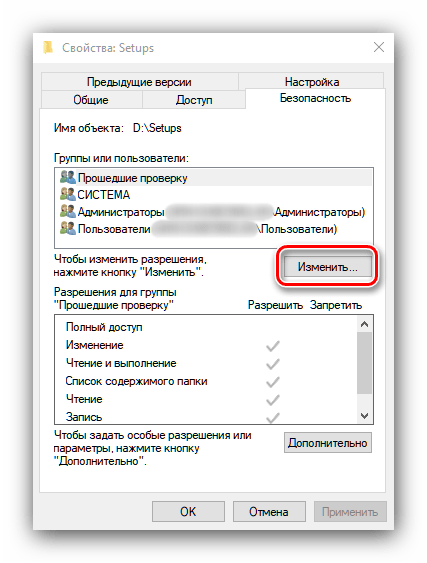

- Нажимаем на кнопку «Изменить».

- Изменим разрешения для групп и пользователей.

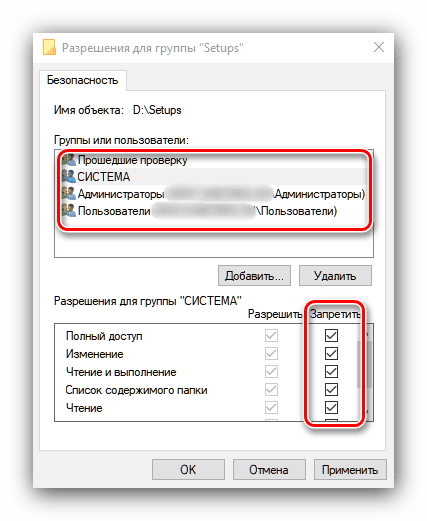

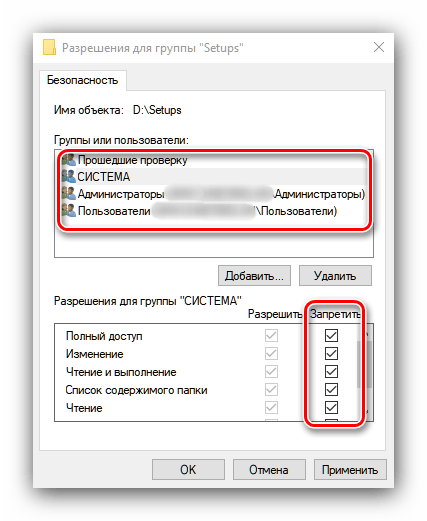

- Выделяем в списке учётную запись, которая используется в данный момент.

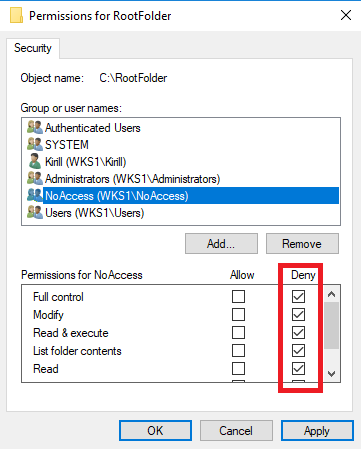

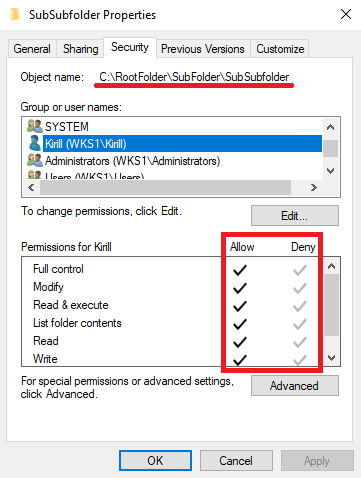

- В блоке «Разрешения» убираем все галочки из колонки «Запретить».

- Убираем запреты на доступ, изменение и чтение.

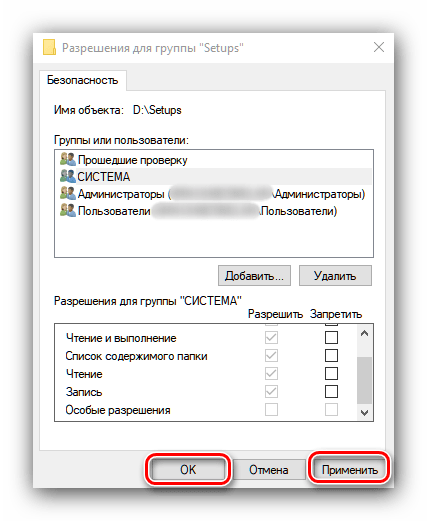

- Для сохранения конфигурации нажимаем «Применить» и «ОК».

В результате отключения запретов указанный пользователь получит полный доступ к папке. Аналогичным образом вы можете выдать разрешения всем пользователям на компьютере или оставить их только у администратора.

Дополнительные рекомендации

Если настройки доступа не помогают избавиться от защиты от записи, попробуйте следующие способы:

- Убедитесь, что папка не используется никаким приложением. Например, в ней нет файлов, которые открыты в какой-нибудь программе. Завершите работу всех приложений и перезагрузите компьютер, после чего попробуйте изменить папку.

- Запустите Windows в безопасном режиме и попробуйте изменить папку. Возможно, она блокируется системными приложениями.

- Используйте бесплатную утилиту Unlocker для снятия блокировки с папки.

После применения этих способов папка должна стать доступной для редактирования или удаления.

Источник: httрs://tehnichка.рro/remove-folder-protection-windows-10/

КАК ОТКЛЮЧИТЬ НАСЛЕДОВАНИЕ РАЗРЕШЕНИЙ — ВОКРУГ-ДОМ — 2022

Видео: Как разграничить права доступа к общей папке (Июнь 2022).

Операционные системы Windows используют специальные разрешения для управления доступом к определенным файлам и папкам. Как правило, Windows назначает разрешения для файла на основе его родительской папки, поэтому администратору не нужно назначать разрешения для каждого отдельного файла. Говорят, что файл «наследует» свои разрешения от родительской папки. Однако отключение наследования разрешений позволяет любому файлу или папке иметь собственные настройки разрешений, отличные от родительской папки.

Шаг 1

Нажмите «Пуск» и выберите «Компьютер».

Шаг 2

Перейдите к файлу или папке, для которой вы хотите установить разрешения. Щелкните правой кнопкой мыши файл или папку и выберите «Свойства».

Шаг 3

Перейдите на вкладку «Безопасность» и выберите «Дополнительно», чтобы просмотреть параметры разрешений.

Шаг 4

Установите флажок «Унаследовать от родительских элементов записи разрешений, которые применяются к дочерним объектам», и нажмите «ОК», чтобы сохранить настройки. Это отключит наследование разрешений для файла или папки, и его настройки разрешений можно изменять отдельно от родительской папки.

Как отключить или включить NIC на Mac

Если внезапно обрывается соединение Ethernet на вашем Mac, и вы не можете получить доступ к Интернету, одним из шагов по устранению неполадок, которые могут решить проблему, является отключение и .

Как добавить в список разрешений в Защитнике Windows

По словам Microsoft, Защитник Windows защищает ваш компьютер от нежелательного программного обеспечения, такого как шпионское ПО, с защитой в реальном времени, доступом к сообществу SpyNet и вредоносным ПО .

Iphone Emergency SOS: как это работает и как отключить автоматический вызов

iOS Emergency SOS автоматически связывается с 911, не разблокируя телефон. Это может быть спасителем или серьезной болью.

- Кликаем правой кнопкой мыши по каталогу, который защищён от записи.

- Переходим в свойства папки.

Откроем свойства каталога, чтобы поработать с его правами.

- Переходим на вкладку «Безопасность» и нажимаем на кнопку «Дополнительно».

- Нужные нам настройки являются дополнительными.

- Нажимаем на кнопку «Отключение наследования». В появившемся окне выбираем опцию «Удалить все унаследованные разрешения из этого объекта».

Удаляем унаследованные разрешения папки.

Изменение прав доступа

- Открываем свойства папки и переходим в раздел «Безопасность».

- Нажимаем на кнопку «Изменить».

- Изменим разрешения для групп и пользователей.

- Выделяем в списке учётную запись, которая используется в данный момент.

- В блоке «Разрешения» убираем все галочки из колонки «Запретить».

- Убираем запреты на доступ, изменение и чтение.

- Для сохранения конфигурации нажимаем «Применить» и «ОК».

Настройка разрешений файловой системы NTFS

Файловая система NTFS используется в Windows с незапамятных времен. Если быть точнее, то первая версия NTFS появилась еще в Windows NT 3.1, в далеком 1993 году. Но не смотря на свой солидный возраст, NTFS до сих пор является основной файловой системой в Windows и замены ей пока не предвидится. NTFS поддерживает множество полезных функций, одной из которых является система разграничения доступа к данным с использованием списков контроля доступа (access control list, ACL). О том, как грамотно настраивать разрешения на файлы и папки в файловой системе NTFS и пойдет сегодня речь.

Для начала немного теории.

Информация обо всех объектах файловой системы NTFS, расположенных на томе, хранится в главной таблице файлов (Master File Table, MFT). Каждому файлу или папке соответствует запись в MFT, в которой содержится специальный дескриптор безопасности (Secirity Descriptor). Дескриптор безопасности включает в себя два списка ACL:

• System Access Control List (SACL) — системный список контроля доступа. Используется в основном для аудита доступа к объектам файловой системы;

• Discretionary Access Control List (DACL) — дискретный (избирательный) список контроля доступа. Именно этот список формирует разрешения файловой системы, с помощью которых происходит управление доступом к объекту. В дальнейшем говоря ACL мы будем иметь в виду именно DACL.

Каждый список ACL содержит в себе набор записей контроля доступа (Access Control Entry, ACE). Каждая запись включает в себя следующие поля:

• Идентификатор безопасности (SID) пользователя или группы, к которым применяется данная запись;

• Маска доступа, определяющая набор разрешений на данный объект;

• Набор флагов, определяющих, могут ли дочерние объекты наследовать данную ACE;

• Тип ACE (разрешение, запрет или аудит).

Примечание. Если в дескрипторе безопасности отсутствует ACL, то объект считается незащищенным и получить к нему доступ могут все желающие. Если же ACL есть, но в нем отсутствуют ACE, то доступ к объекту закрыт для всех.

И коротко о том, как происходит доступ к объекту, защищенному ACL. При входе пользователя в систему подсистема безопасности собирает данные о его учетной записи и формирует маркер доступа (access token). Маркер содержит идентификатор (SID) пользователя и идентификаторы всех групп (как локальных, так и доменных), в которые пользователь входит. И когда пользователь запрашивает доступ к объекту, информация из маркера доступа сравнивается с ACL объекта и на основании полученной информации пользователь получает (или не получает) требуемый доступ.

Закончим с теорией и перейдем к практике. Для издевательств создадим в корне диска C папку RootFolder.

Базовые разрешения

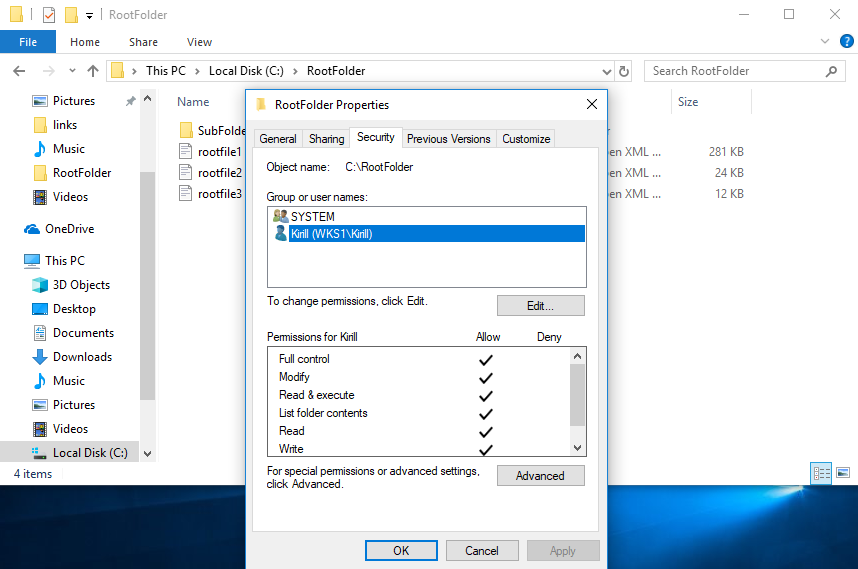

Для управления разрешениями мы будем использовать встроенные средства проводника. Для того, чтобы добраться до ACL, в проводнике выбираем папку, кликаем на ней правой клавишей мыши и в открывшемся контекстном меню выбираем пункт Properties (Свойства).

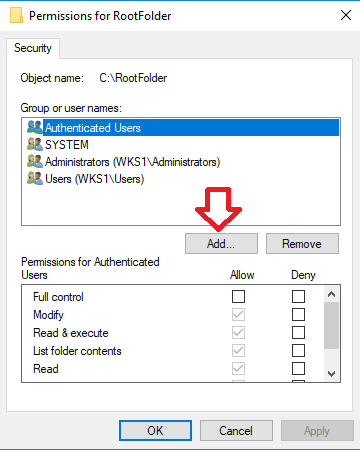

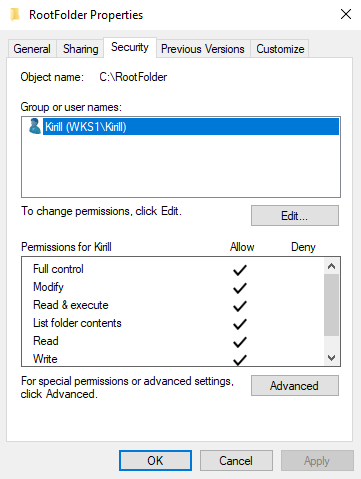

Затем переходим на вкладку Security (Безопасность), на которой отображаются текущие разрешения. Вот это собственно и есть ACL папки (в слегка сокращенном виде) — сверху пользователи и группы, снизу их разрешения. Обратите внимание, что вместо SID-а в таблице отображаются имена. Это сделано исключительно для удобства пользователей, ведь сама система при определении доступа оперирует идентификаторами. Поэтому, к примеру, невозможно восстановить доступ к файлам удаленного пользователя, создав нового пользователя с таким же именем, ведь новый пользователь получит новый SID и будет для операционной системы абсолютно другим пользователем.

Для перехода к редактированию разрешений надо нажать кнопку «Edit».

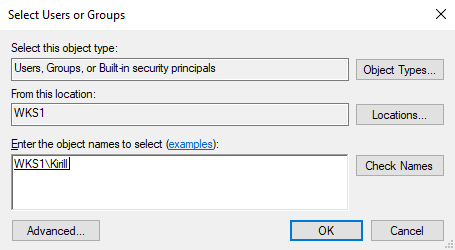

В качестве примера я выдам права на папку пользователю Kirill (т.е. себе). Первое, что нам надо сделать — это добавить нового пользователя в список доступа. Для этого жмем кнопку «Add»

выбираем нужного пользователя и жмем ОК.

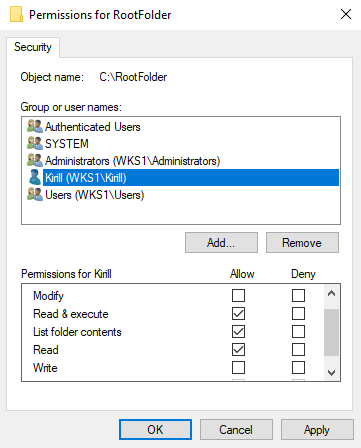

Пользователь добавлен и теперь надо выдать ему необходимые разрешения. Но перед этим давайте рассмотрим поподробнее основные (базовые) разрешения файловой системы:

• List Folder Contents (Просмотр содержимого директории) — позволяет зайти в папку и просмотреть ее содержимое;

• Read (Чтение) — дает право на открытие файлапапки на чтение, без возможности изменения;

• Read & execute (Чтение и выполнение) — позволяет открывать файлы на чтение, а также запускать исполняемые файлы;

• Write (Запись) — разрешает создавать файлыпапки и редактировать файлы, без возможности удаления;

• Modify (Изменение) — включает в себя все вышеперечисленные разрешения. Имея разрешение Modify можно создавать, редактировать и удалять любые объекты файловой системы;

• Full Control (Полный доступ) — включает в себя разрешение Modify, кроме того позволяет изменять текущие разрешения объекта.

При добавлении пользователя в список доступа ему автоматически выдаются права на чтение и запуск.

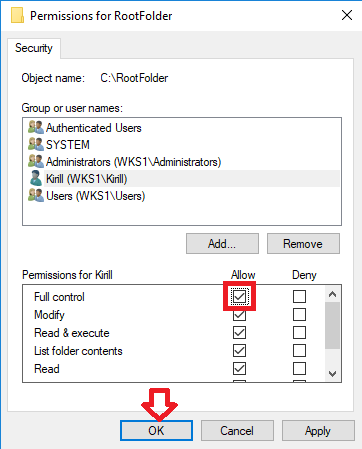

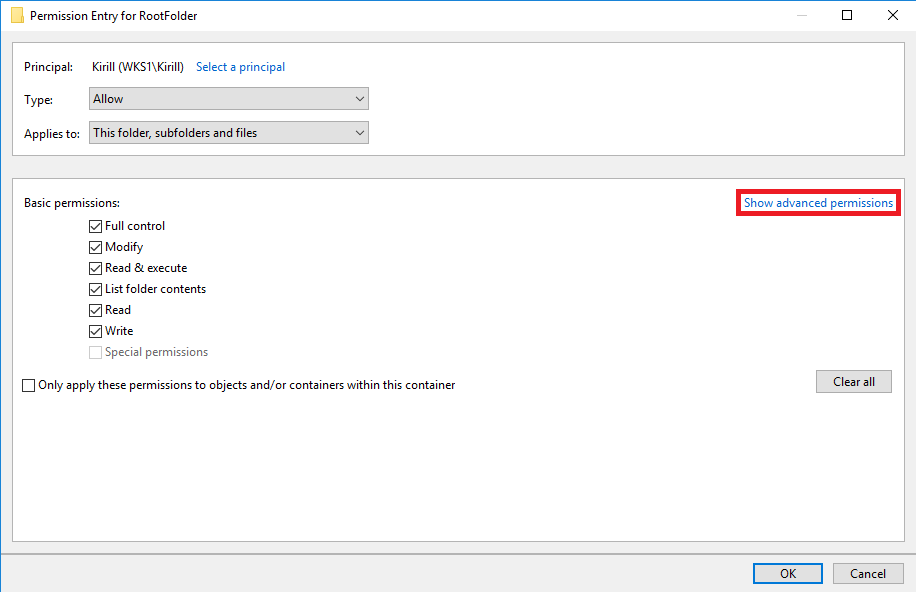

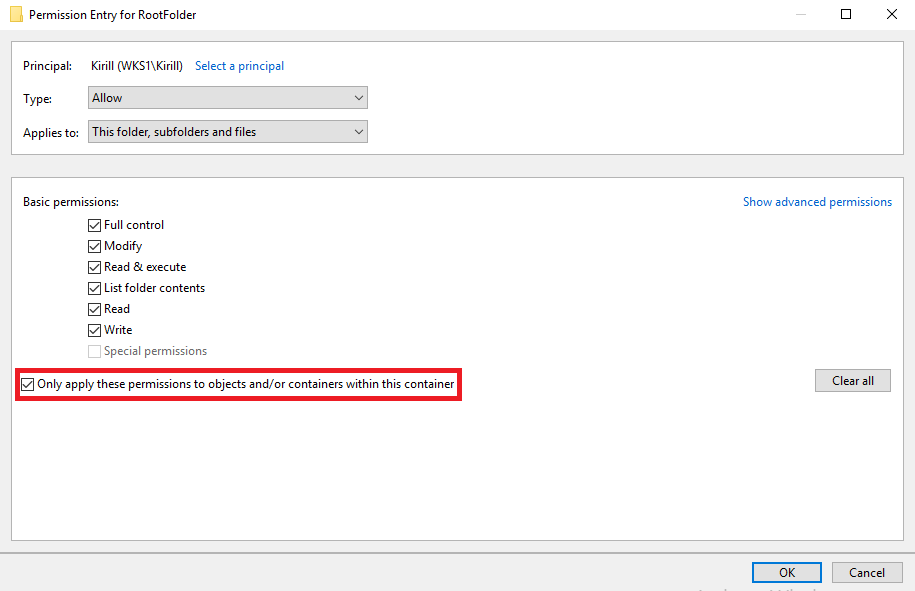

Я воспользуюсь служебным положением и выдам себе полный доступ на папку. Для этого надо отметить соответствующий чекбокс и нажать OK.

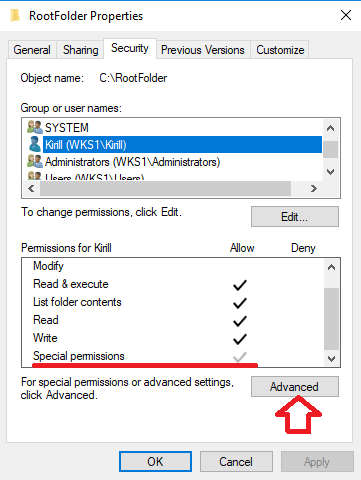

Дополнительные разрешения

Базовые разрешения файловой системы не дают достаточной гибкости при управлении доступом, поэтому для более тонкой настройки используются дополнительные (расширенные) разрешения. Кстати, определить их наличие можно по наличию галки в строке Special Permissions (Специальные разрешения).

Для редактирования расширенных разрешений надо нажать кнопку «Advanced», после чего мы попадем в окно Advanced Security Settings (Дополнительные параметры безопасности).

Здесь выбираем пользователя и жмем кнопку «Edit».

В открывшемся окне мы увидим все те же базовые разрешения, а для перехода к расширенным надо перейти по ссылке Show advanced permissions (Отображение дополнительных разрешений).

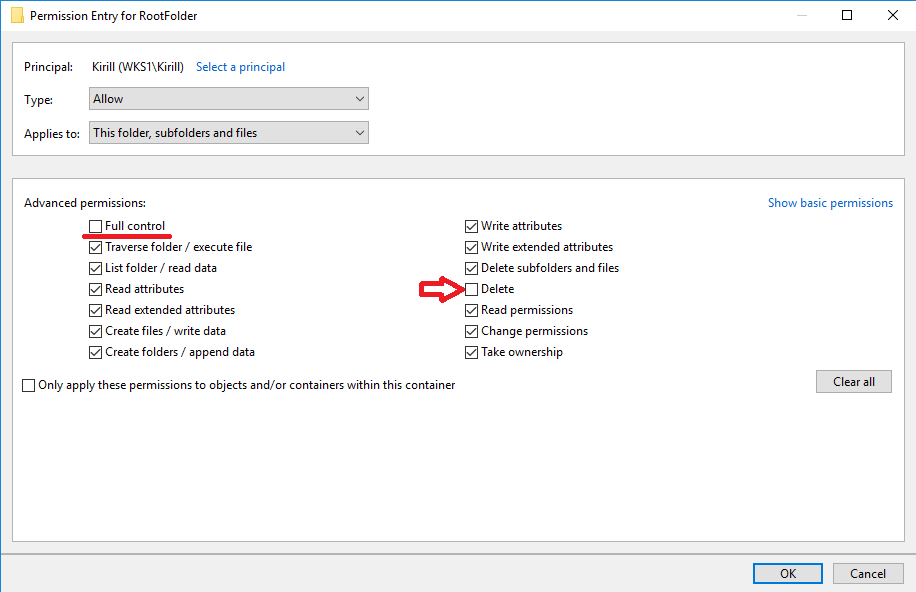

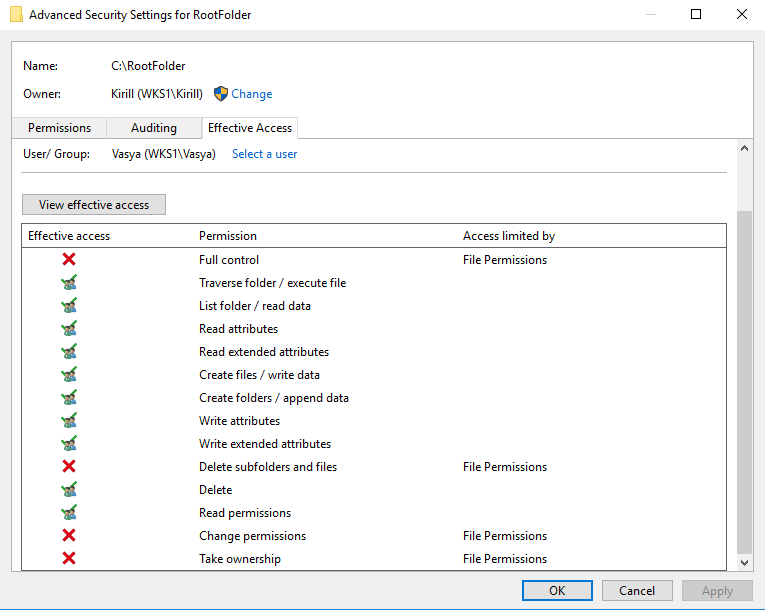

Как видите, здесь разрешений гораздо больше, и настраиваются они детальнее. Вот полный список расширенных разрешений файловой системы:

• Traverse folder / execute file (Траверс папок / Выполнение файлов) — траверс в переводе означает проход, соответственно данное разрешение позволяет пройти внутрь папки и запустить в ней исполняемый файл. При этом зайти внутрь папки и просмотреть ее содержимое нельзя, а файлы внутри доступны только по прямой ссылке. Таким образом можно выдать права на конкретные файлы внутри, при этом не давая никаких прав на саму папку. Обратите внимание, что данное разрешение не устанавливает автоматически разрешения на выполнение для всех файлов в папке;

• List folder /read data (Содержимое папки / чтение данных) — право просматривать содержимое папки, без возможности изменения. Открывать или запускать файлы внутри папки тоже нельзя;

• Read attributes (Чтение атрибутов) — дает право просматривать основные атрибуты файлов (Read-only, System, Hidden и т.п.);

• Read extended attributes (Чтение расширенных атрибутов) — дает право просматривать дополнительные (расширенные) атрибуты файлов. Про расширенные атрибуты известно не очень много. Изначально они были добавлены в Windows NT для совместимости с OS/2 и на данный момент практически не используются. Тем не менее их поддержка присутствует в Windows до сих пор. Для работы с расширенными атрибутами в Windows готовых инструментов нет, но есть сторонняя утилита ea.exe, позволяющая добавлять, удалять и просматривать эти самые атрибуты;

• Create files / write data (Создание файлов / запись данных) — это разрешение дает пользователю право создавать файлы в папке, не имея прав доступа к самой папке. Т.е. можно копировать в папку файлы и создавать новые, но нельзя просматривать содержимое папки и открыватьизменять уже имеющиеся файлы. После добавления пользователь уже не сможет изменить файл, даже будучи его владельцем;

• Create folders / append data (Создание папок / добавление данных) — пользователь может создавать новые подпапки в текущей папке, а также добавлять данные в конец файла, при этом не изменяя уже имеющееся содержимое;

• Write attributes (Запись атрибутов) — дает право изменять практически все стандартные атрибуты файлов и папок, кроме атрибутов сжатия и шифрования. Дело в том, что для функций сжатия и шифрования требуется намного большие полномочия в системе, чем предоставляет данное разрешение. Если точнее, то для включения сжатия или шифрования необходимы права локального администратора;

• Write extended attributes (Запись расширенных атрибутов) — позволяет производить запись расширенных атрибутов файловой системы. Как я говорил выше, атрибуты эти почти не используются, однако есть исключения. В расширенные атрибуты файла можно записывать произвольные данные, чем пользуются некоторые вредоносные программы;

• Delete subfolders and files (Удаление подпапок и файлов) — позволяет удалять папки и файлы внутри родительской папки, при этом саму родительскую папку удалить нельзя;

• Delete (Удаление) — тут все просто, имея данное разрешение можно удалять все что душа пожелает. Но для удаления объекта кроме Delete необходимо иметь разрешение List folder /read data, иначе удалить ничего не получится;

• Read permissions (Чтение разрешений) — позволяет просматривать текущие разрешения файлапапки. Не позволяет открывать на чтение сам файл;

• Change permissions (Изменение разрешений) — дает пользователю право изменять текущие разрешения. Формально это разрешение не дает никаких прав на сам объект, однако по сути предоставляет к нему неограниченный доступ;

• Take ownership (Смена владельца) — данное разрешение позволяет сменить владельца файла или папки. О том, кто такой владелец, речь пойдет чуть позже.

Для примера отберем у пользователя только права на удаление, но оставим все остальные. Обратите внимание, что все разрешения зависят друг от друга и при добавленииснятии одной галки могут добавлятьсясниматься другие. Так при снятии разрешения Delete снимается Full Control.

Отзыв разрешений

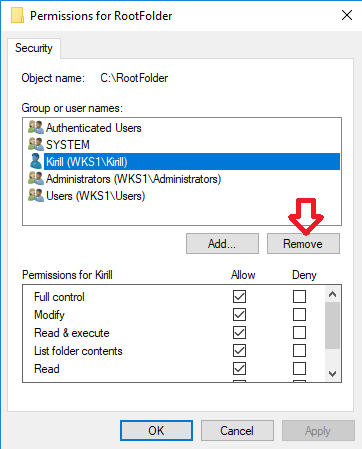

Как выдавать разрешения мы выяснили, теперь о том, как их отбирать. Тут все просто, достаточно удалить пользователя или группу из списка и доступ автоматически пропадает. В качестве примера отберем доступ к папке у пользователя Kirill. Для этого откроем базовые разрешения, выберем нужного пользователя и нажмем кнопку «Remove».

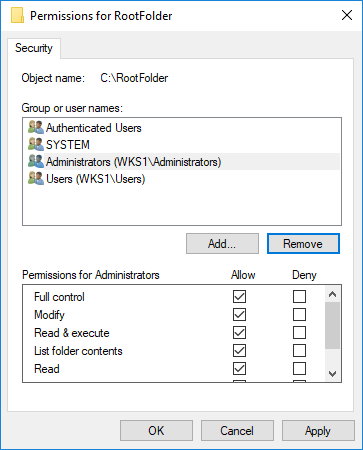

Проверим, что пользователь удалился из списка

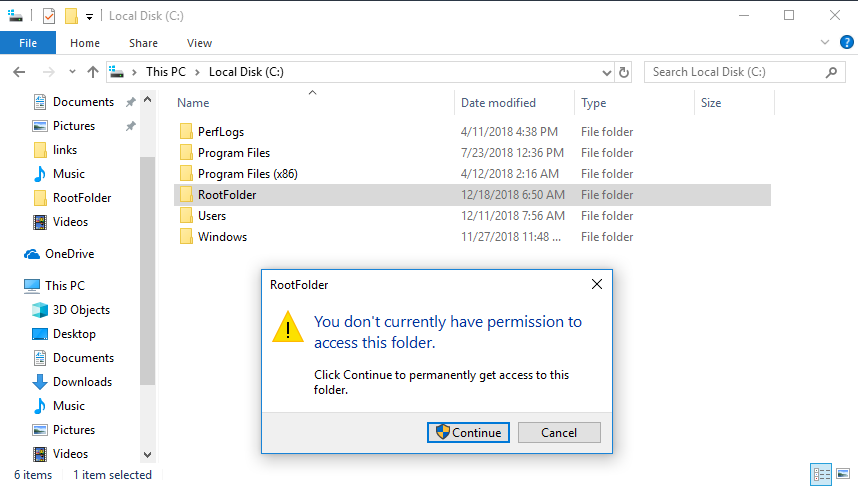

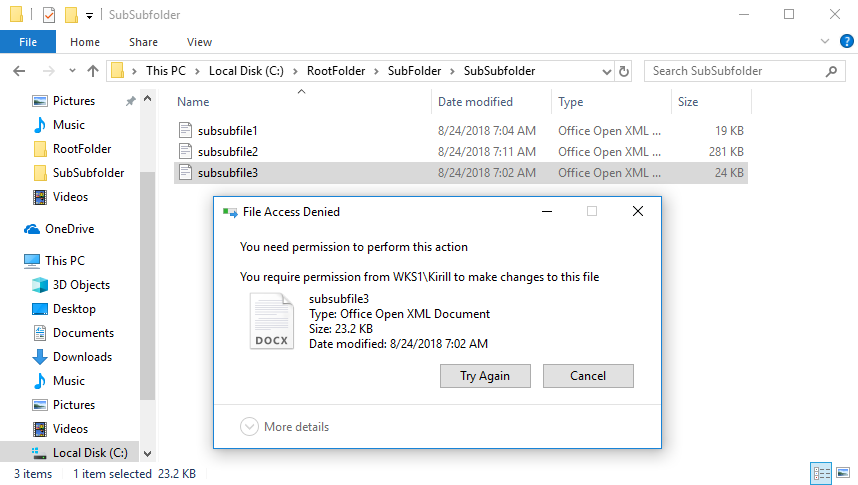

и попробуем зайти в папку. Поскольку у пользователя больше нет никаких разрешений, то получаем отказ в доступе.

Явный запрет

Как вы наверняка знаете, в файловой системе кроме разрешающих правил (Allow) есть еще и запрещающие (Deny). Однако явные запреты используются достаточно редко, поскольку для управления доступом вполне хватает обычных разрешений. Более того, запреты не рекомендуется использовать без крайней необходимости.

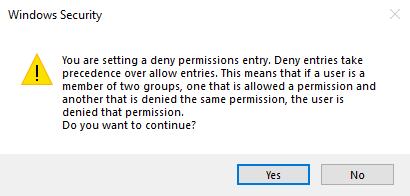

Дело в том, что запрещающие правила всегда имеют приоритет над разрешающими, поэтому при их использовании возможно возникновение конфликтов доступа. Например, если пользователь входит в две группы, у одной из которых есть разрешение на доступ к папке, а у второй явный запрет, то сработает запрет и пользователю будет отказано в доступе.

Однако бывают ситуации, в которых применение запретов может быть оправдано. К примеру, одному пользователю необходимо запретить доступ к папке. При этом он входит в группу, имеющую разрешения на доступ. Отобрать доступ у всей группы нельзя, поскольку в нее входят другие пользователи, которым доступ положен. Убрать пользователя из группы тоже нельзя, поскольку кроме доступа к папке она обеспечивает и другие разрешения, которые должны остаться. В такой ситуации единственным выходом остается только явный запрет на доступ для данного пользователя.

Запрещающие правила настраиваются аналогично разрешающим — заходим в настройки безопасности, выбираем пользователягруппу и проставляем нужные галки. Для примера запретим полный доступ к папке для пользвателя NoAccess.

Кстати, при использовании запретов система обязательно выдаст предупреждение и даже приведет пример.

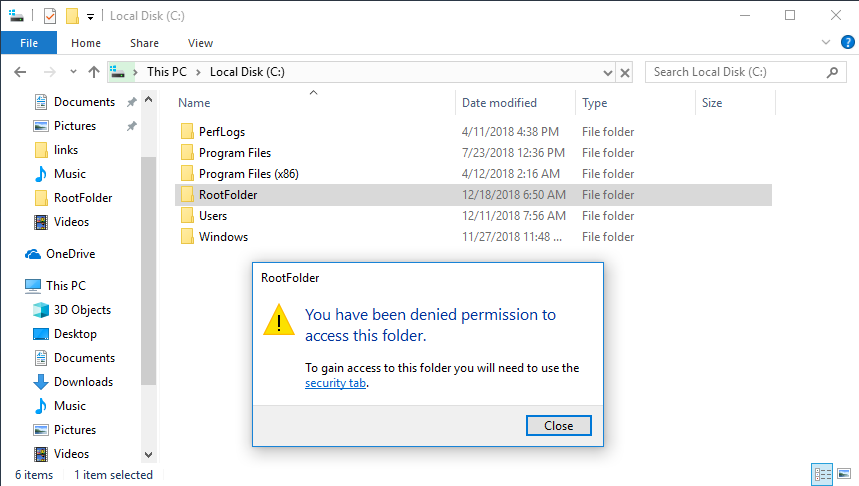

В результате при наличии явного запрета пользователь получит такой же отказ в доступе, как и при отсутствии разрешений. Разве что сообщение немного отличается.

Как видите, в использовании запретов нет ничего страшного, хотя, на мой взгляд, это является показателем некоторой некомпетентности. Ведь при грамотно организованной структуре прав доступа в них не должно быть необходимости.

Наследование

Наследование (Inheritance) — это один из наиболее важных моментов, о которых нужно знать при работе с файловой системой. Суть наследования заключается в том, что каждый объект файловой системы (файл или папка) при создании автоматически наследует разрешения от ближайшего родительского объекта.

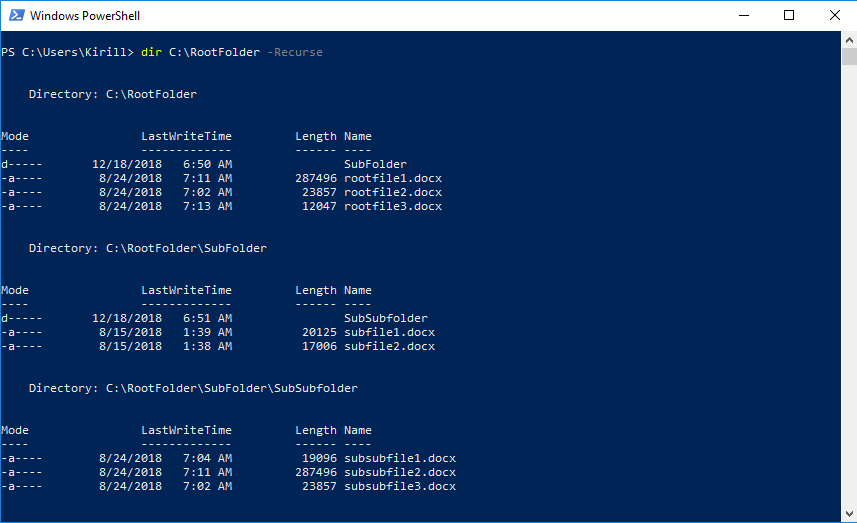

Давайте проверим на практике, как работает правило наследования. Для лучшей наглядности я создал структуру папок, состоящую из нескольких уровней. На верхнем уровне находится корневая папка RootFolder, в ней расположена подпапка SubFolder, в которую вложена подпапка SubSubFolder.

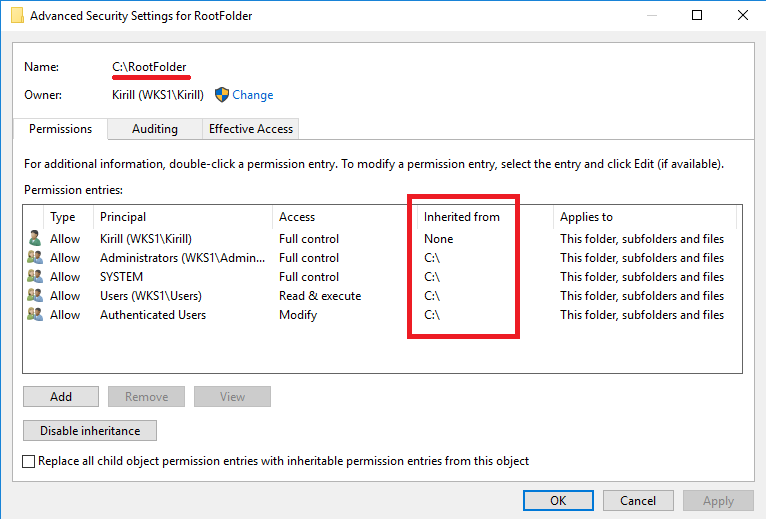

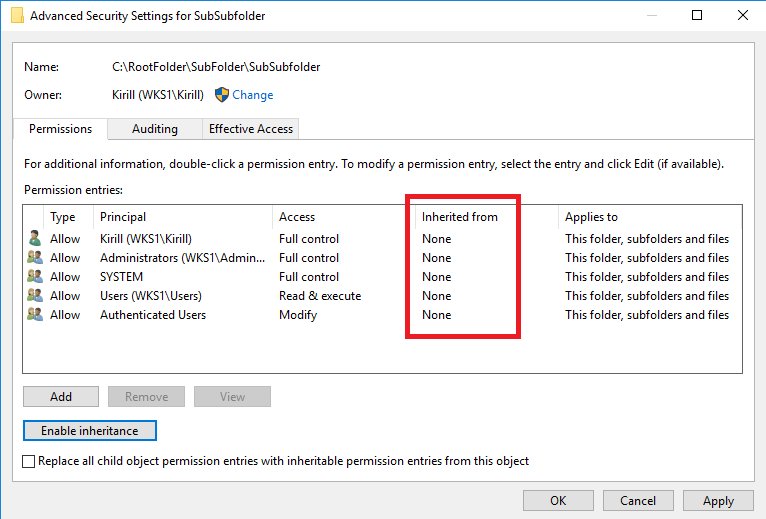

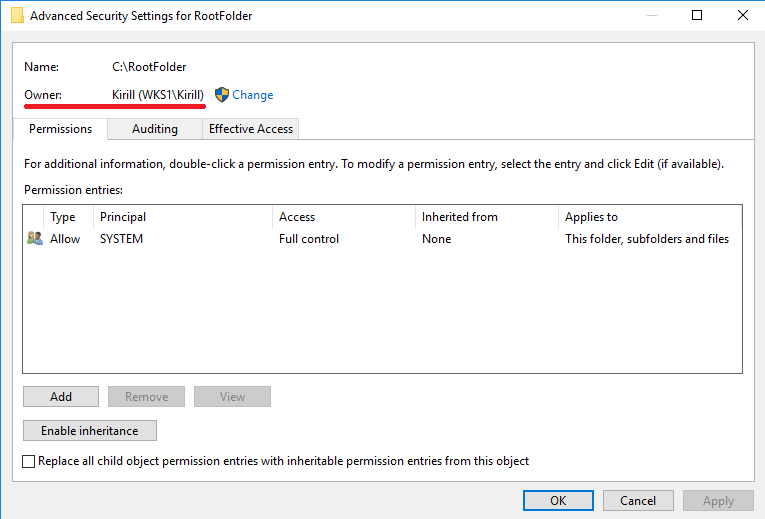

Для начала проверим разрешения корневой папки. Для этого перейдем к расширенным свойствам безопасности и посмотрим на текущие разрешения. В таблице разрешений присутствует столбец Inherited from (Унаследовано от), из которого можно узнать, какие разрешения являются унаследованным и от кого они унаследованы. Как видите, большинство разрешений папка унаследовала от диска C, на котором она расположена. Единственное не унаследованное разрешение — это разрешение для пользователя Kirill, которое было добавлено вручную.

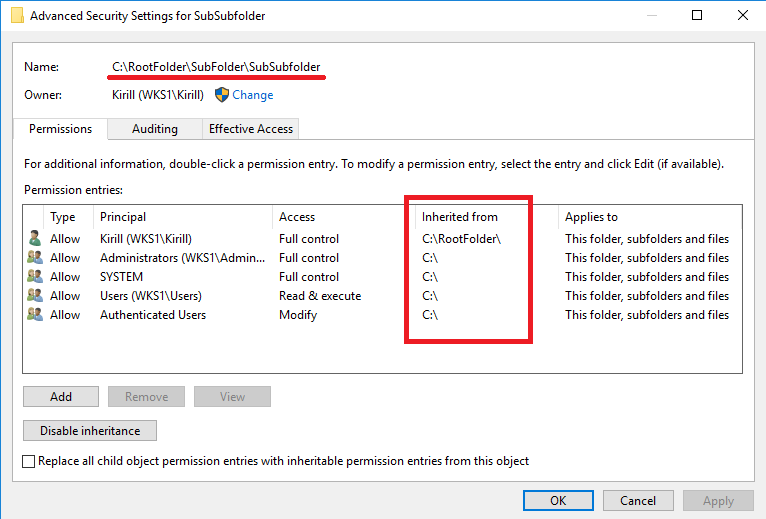

Теперь копнем поглубже и перейдем к свойствам папки SubSubFolder. Здесь уже все разрешения являются унаследованными, но от разных объектов. Разрешения пользователя Kirill получены от корневой папки RootFolder, остальные наследуются от диска C. Из этого можно сделать вывод, что наследование является сквозным и работает независимо от уровня вложенности объекта. Корневая папка наследует разрешения от диска, дочерняя папка наследует разрешения от родительской, файлы наследуют разрешения от папки, в которой находятся.

Это свойство наследования очень удобно использовать для назначения прав на большие файловые ресурсы. Достаточно определить права на корневую папку и они автоматически распространятся на все нижестоящие папки и файлы.

Разрешения, наследуемые от вышестоящих объектов, называются неявными (implicit), а разрешения, которые устанавливаются вручную — явными (explicit). Явные разрешения всегда имеют приоритет над унаследованными, из чего вытекают следующие правила:

• Запрет имеет более высокий приоритет над разрешением;

• Явное разрешение имеет более высокий приоритет, чем неявное.

И если расположить приоритеты разрешений в порядке убывания, то получится такая картина:

1. Явный запрет

2. Явное разрешение;

3. Неявный запрет;

4. Неявное разрешение.

Т.е. если у пользователя одновременно имеется и разрешающее, и запрещающее правило, то подействует запрет. Но если запрет унаследован, а разрешение назначено вручную, то тут уже победит разрешающее правило. Проверим

Для примера запретим пользователю Kirill доступ к корневой папке RootFolder, но выдадим ему доступ к дочерней папке SubSubFolder. Получается, что у пользователя на папку SubSubFolder имеется унаследованный запрет и явно выданное разрешение.

В результате пользователь может зайти в саму папку SubSubFolder, т.е. явное разрешение победило. А вот при попытке подняться выше будет получена ошибка, сработает унаследованный запрет.

Кроме плюсов наследование имеет и свои минусы. Так изменить или удалить унаследованные разрешения невозможно, при попытке вы получите ошибку. Поэтому для их изменения сначала необходимо отключить наследование.

Для этого надо в расширенных настройках безопасности выбранного объекта нажать кнопку Disable inheritance (Отключить наследование) и выбрать один из двух вариантов:

• Convert inherited permissions into explicit permissions on this object (Преобразовать унаследованные от родительского объекта разрешения и добавить их в качестве явных разрешений для этого объекта);

• Remove all inherited permissions from this object (Удалить все унаследованные разрешения с этого объекта).

В первом варианте унаследованные разрешения остаются на месте, но становятся явными и их можно изменять и удалять.

Во втором — все унаследованные разрешения просто удаляются, остаются только явные (если они есть). Если же у объекта не было явных разрешений, то он станет бесхозным и ни у кого не будет к нему доступа. Впрочем, при необходимости наследование легко включить обратно, надо всего лишь нажать на кнопку Enable inheritance (Включить наследование).

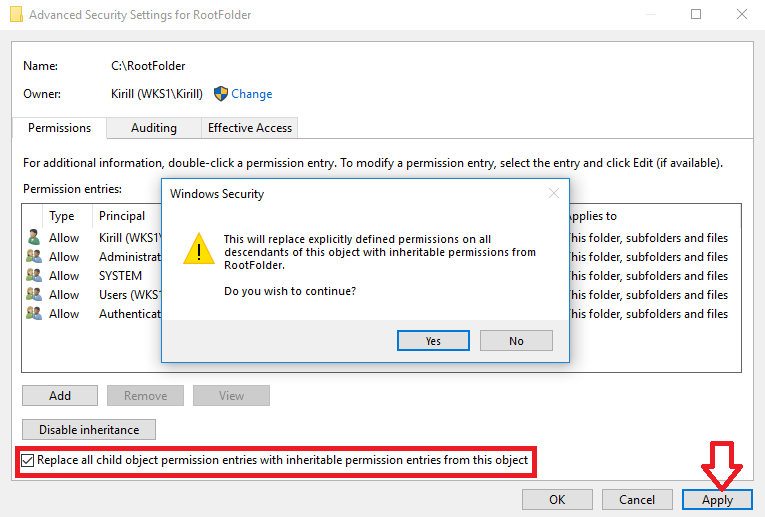

Отключение наследования позволяет более детально настраивать разрешения для дочерних объектов. Однако может быть и обратная ситуация, когда на всех дочерних объектах надо убрать созданные вручную разрешения и заменить их на разрешения, наследуемые от родительского объекта. Сделать это просто, достаточно лишь отметить чекбокс Replace all child object permission entries with inheritable permission enntries from this object (Заменить все дочерние разрешения объекта на разрешения, наследуемые от этого объекта) и нажать «Apply».

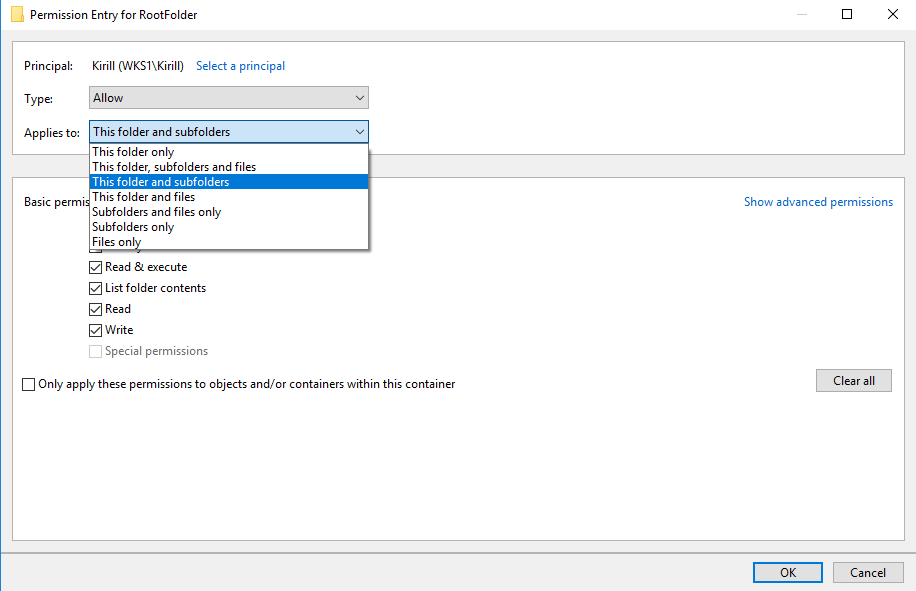

При включенном наследовании область действия унаследованных разрешений можно ограничивать, тем самым добиваясь большей гибкости при настройке разрешений. Для настройки надо перейти к разрешениям конкретного пользователягруппы и указать, на какие именно дочерние объекты должны распространяться данные разрешения:

• This folder only — разрешения распространяются только на родительскую папку, не включая ее содержимое. Т.е. к файлам и папкам, находящиеся внутри данной папки, доступа нет. Не смотря на кажущуюся бесполезность данная настройка довольно часто используется. К примеру, для корневой папки мы выдаем разрешение для всех на просмотр содержимого, но ограничиваем глубину просмотра, а уже внутри папки настраиваем права так, как нам нужно. Соответственно пользователь может зайти в папку, осмотреться и выбрать нужный ему объект. Такой подход очень удобно использовать вместе с технологией Access Based Enumeration;

• This folder, subfolders and files — разрешения распространяются на папку включая все находящиеся в ней папки и файлы. Это выбор по умолчанию;

• This folder and subfolders — разрешения распространяются на родительскую папку и подпапки, не включая файлы. Т.е. к файлам, находящимся внутри данной папки и ее подпапок, доступа нет;

• This folder and files — здесь разрешения распространяются на саму папку и находящиеся в ее корне файлы. Если в родительской папке есть дочерние папки, то к ним и их содержимому доступа нет;

• Subfolders and files only — разрешения распространяются на все файлы и папки, находящиеся внутри родительской папки, но не дают доступ к самой папке;

• Subfolders only — разрешения распространяются только на подпапки, находящиеся в данной папке. На родительскую папку, а также на файлы, находящиеся внутри родительской папки и дочерних папок разрешений нет;

• Files only — разрешения распространяются на все файлы, находящиеся внутри родительской папки и дочерних папок. На родительскую папку и подпапки разрешений нет.

Данные ограничения в сочетании с расширенными разрешениями позволяют очень гибко настраивать права доступа к файлам. Для примера выдадим пользователю полный доступ к корневой папке, но установим ограничение This folder and subfolders, которое дает доступ ко всем дочерним папкам. И действительно, мы можем зайти в папку, пройти вглубь в подпапку Subsubfolder и даже посмотреть ее содержимое, а вот произвести какие либо действия с файлами у нас не получится.

Кроме определения области действия есть еще один способ ограничить наследование. Для этого надо отметить чекбокс Only apply these permissions to object and/or containers within this container (Применить данные разрешения для объектов внутри этого контейнера). Действие этого чекбокса ограничивает наследование только дочерними объектами и только данного объекта, т.е. при включении этой опции вне зависимости от выбранной области действия разрешения будут распространяться только на находящиеся в корне родительской папки файлы и папки.

Владелец

Вот мы и добрались до понятия владелец (Owner). Изначально владельцем объекта является пользователь, этот объект создавший. Что более важно, владелец имеет полный, никем и ничем не ограниченный доступ к объекту, и лишить его этого доступа достаточно сложно. Даже если владельца вообще нет в списке доступа и он не имеет никаких прав на объект, все равно он может легко это исправить и получить полный доступ.

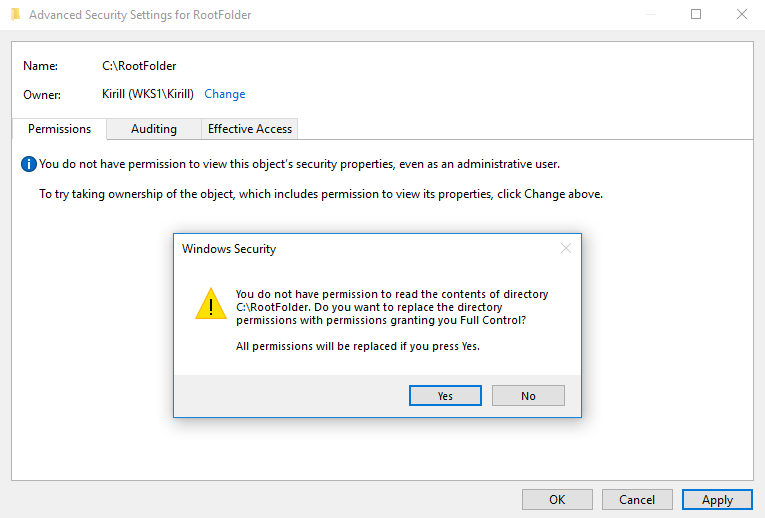

Для примера удалим из списка доступа папки RootFolder всех ″живых″ пользователей и группы, оставим доступ только системе. Как видите, пользователь Kirill не имеет абсолютно никаких разрешений на папку, но при этом является ее владельцем.

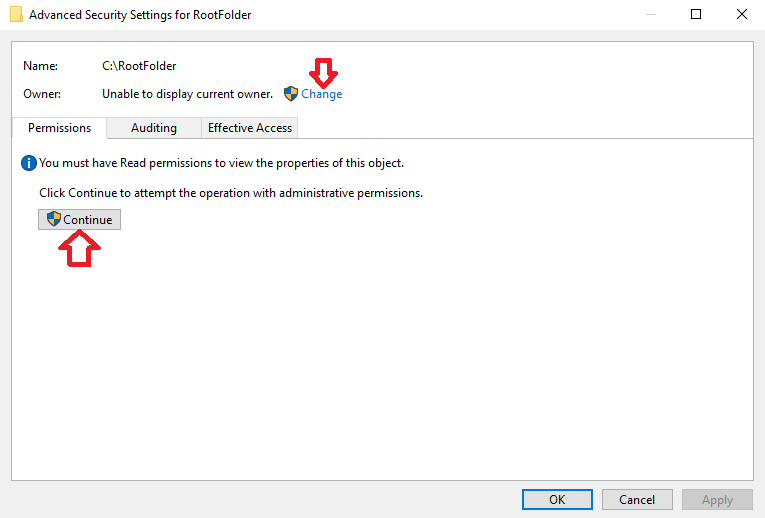

Теперь зайдем в систему под этим пользователем, откроем проводник и попробуем зайти в папку. Доступа к папке конечно же нет, о чем сказано в предупреждении, но при этом предлагается продолжить открытие папки.

Соглашаемся на предложение, жмем кнопку «Continue» и спокойно открываем папку. А если теперь проверить разрешения, то мы увидим, что пользователь Kirill появился в списке и у него полный доступ. Дело в том, что если пользователь является владельцем папки, то при попытке доступа разрешения добавляются автоматически.

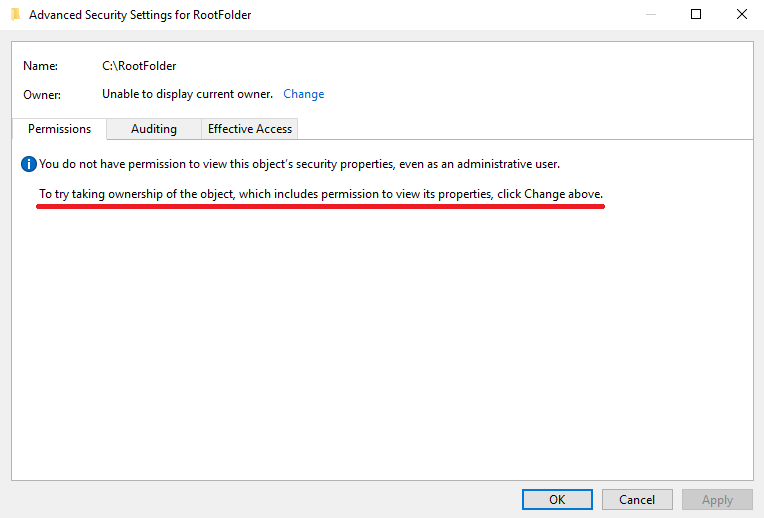

То, что владелец всегда может получить доступ к объекту, это понятно. А кто может стать владельцем? По умолчанию право сменить владельца (Take ownership) имеют члены группы локальных администраторов. Для примера отберем права владельца на папку RootFolder у пользователя Kirill. Затем заходим в расширенные свойства безопасности папки и видим, что пользователь неизвестен. Но Kirill входит в группу администраторов на компьютере и значит может вернуть себе владение папкой. Для получения прав владельца сразу жмем на кнопку «Change» или сначала на кнопку «Continue».

При нажатии на «Continue» окно откроется с правами администратора, а также вы получите небольшую подсказку, но затем все равно придется жать на кнопку «Change»

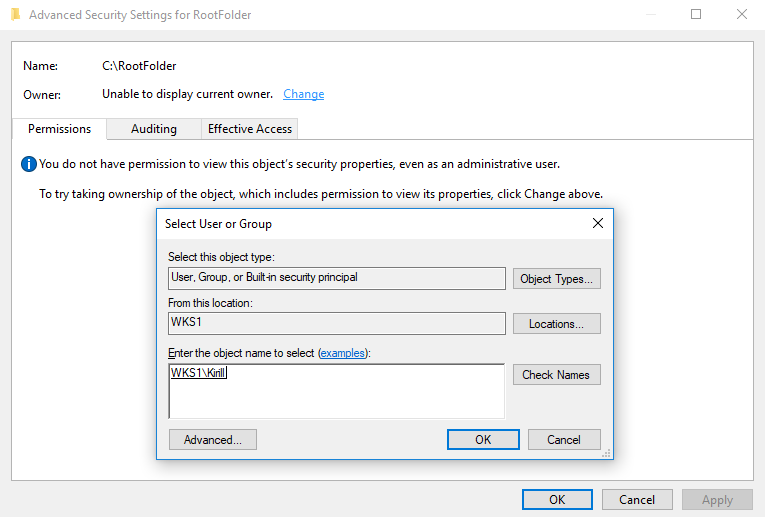

Дальше все просто, выбираем нужного пользователя (или группу), подтверждаем свой выбор

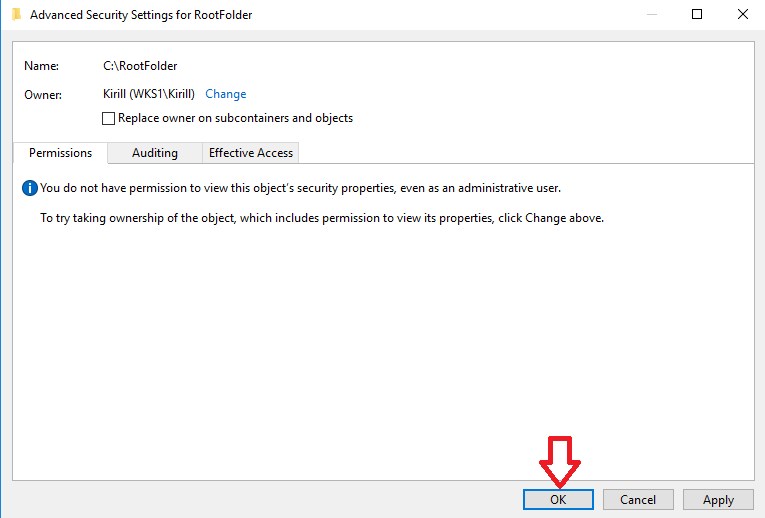

и становимся владельцем. Ну а став владельцем, мы сразу увидим текущие разрешения объекта и сможем их изменять.

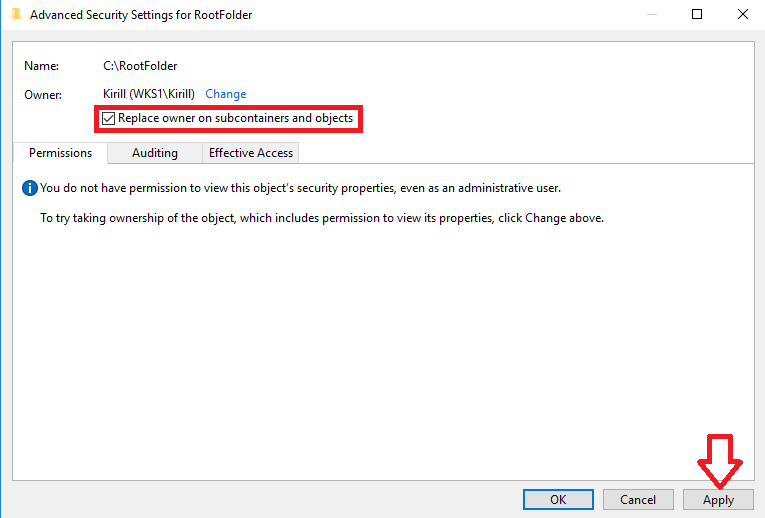

Смена владельца корневой папки не означает автоматическую смену владельца у дочерних файловпапок. Для смены владельца всех объектов внутри надо отметить чекбокс Replace owner on subcontainers and objects (Сменить владельца у подконтейнеров и объектов) и нажать «Apply».

Что интересно, при смене владельца дочерних объектов заменяются и их текущие разрешения.

В результате Kirill становится не только владельцем, но и единственным имеющим разрешения пользователем.

Какие из всего этого можно сделать выводы? Первое — владелец объекта всегда может получить к нему доступ, независимо от текущих разрешений. Второе — администратор компьютера может сменить владельца любого объекта файловой системы и, соответственно, получить к нему доступ. Если же речь идет о сети предприятия, то доменные администраторы могут получить доступ к любому файловому ресурсу в пределах своего домена. Вот так)

Просмотр текущих разрешений

Как вы уже поняли, структура разрешений файловой системы может быть весьма сложной и запутанной. Особенно это касается файловых ресурсов общего доступа, в которых разрешения назначаются не отдельным пользователям, а группам. В результате определить разрешения для отдельно взятого пользователя становится достаточно сложной задачей, ведь надо определить все группы, в которые входит пользователь, а уже затем искать эти группы в списке доступа. Ну а группы могут иметь в качестве членов другие группы, да и пользователь как правило входит не в одну группу, и зачастую эти группы имеют различные разрешения на один о тот же объект.

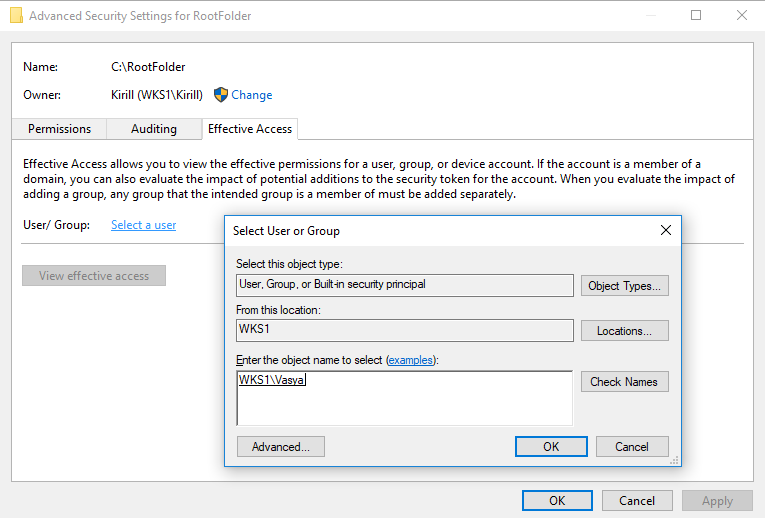

К счастью в Windows есть способ просто и быстро определить, какие именно разрешения имеет конкретный пользователь на данный объект файловой системы. Для этого надо в окне расширенных свойств безопасности перейти на вкладку Effective Access (Действующие разрешения), нажать на ссылку Select a user (Выбрать пользователя) и найти нужного пользователя или группу.

Затем жмем на кнопку View effective access (Просмотр действующих разрешений) и получаем полный список разрешений, которые имеет выбранный пользователь на данный объект. В списке присутствуют все текущие разрешения пользователя, как полученные им непосредственно, так и назначенные на группы, в которые он входит. Это особенно актуально для системных администраторов, которым регулярно приходится разбираться с отсутствием доступа у пользователей.

Заключение

В данной статье я описал только наиболее важные моменты, которые нужно знать при работе с разрешениями файловой системы. В качестве заключения несколько правил, которые могут помочь при работе с разрешениями:

• По возможности выдавать разрешения не отдельным пользователям, а группам. Это позволяет один раз настроить все необходимые разрешения и больше не возвращаться к их редактированию, а права доступа назначать путем добавления пользователя в соответствующие группы;

• Стараться по максимуму использовать свойства наследования. Это может значительно сэкономить время, расходуемое на управление разрешениями;

• Не использовать явные запреты без крайней необходимости. Использование запретов очень сильно усложняет схему доступа, а в некоторых случаях может привести к конфликтам;

• Перед раздачей слонов разрешений, необходимо четко определиться с тем, какие именно действия пользовательгруппа будет производить с файлами (читать, редактировать, создавать новые файлыпапки или выдавать разрешения) и исходя из этого назначить минимально необходимые для работы разрешения. Проще говоря, если пользователю требуется открыть файл и прочесть его, то не надо давать ему полный доступ на всю папку;

• При копировании или перемещении файлов надо помнить о том, что разрешения сохраняются только в пределах текущего логического диска (или тома). Подробнее о сохранении разрешений при копировании можно почитать здесь;

• Для облегчения управления доступом к файловым ресурсам общего доступа можно использовать дополнительные технологии, облегчающие жизнь администратора. Так технология Access Based Enumeration позволяет пользователю видеть только те объекты, к которым у него есть доступ, технология Access Denied Assistance вместо отказа в доступе выдает осмысленное сообщение и позволяет пользователю обратиться к администратору или владельцу ресурса с запросом через специальную форму. Можно еще упомянуть Dynamic Access Control, хотя это уже отдельная большая тема.

Содержание

- Как снять защиту от записи

- Способ 1: Удаление наследования прав

- Способ 2: Выдача разрешения на изменение

- Вопросы и ответы

Порой «десятка» может преподнести неприятный сюрприз: попытка манипуляций с той или иной папкой (копирование, перемещение, переименование) приводит к появлению сообщения с ошибкой «Снимите защиту от записи». Проблема часто проявляется у юзеров, которые пользуются FTP или подобными протоколами для передачи файлов. Решение в данном случае простое, и сегодня мы хотим вас с ним познакомить.

Как снять защиту от записи

Причина неполадки кроется в особенностях работы файловой системы NTFS: те или иные объекты наследуют разрешения на чтение/запись от родительского, чаще всего корневого каталога. Соответственно, при переносе на другую машину унаследованные разрешения сохраняются. Обычно это не создаёт проблем, но если оригинальная директория создана администраторским аккаунтом без разрешений на доступ пользовательским учёткам, после копирования папки на другую машину может произойти проявление рассматриваемой ошибки. Устранить ее можно двумя способами: удалением наследования прав или установкой разрешения на модифицирование содержимого каталога для текущего пользователя.

Способ 1: Удаление наследования прав

Самый простой метод устранения рассматриваемой проблемы – удаление прав на модификацию содержимого каталога, унаследованных от оригинального объекта.

- Выделите нужную директорию и кликните правой кнопкой мыши. Используйте пункт меню «Свойства» для доступа к нужным нам опциям.

- Перейдите к закладке «Безопасность» и воспользуйтесь кнопкой «Дополнительно».

- Не обращайте внимания на блок с разрешениями – нам нужна кнопка «Отключение наследования», расположенная ниже, нажмите на неё.

- В окне предупреждения используйте пункт «Удалить все унаследованные разрешения из этого объекта».

- Закройте открытые окна свойств и попробуйте переименовать папку или изменить её содержимое – сообщение о защите от записи должно пропасть.

Способ 2: Выдача разрешения на изменение

Описанный выше метод не всегда эффективен – кроме удаления наследования, может потребоваться также выдать соответствующие разрешения имеющимся пользователям.

- Откройте свойства папки и перейдите к закладке «Безопасность». На этот раз обратите внимание на блок «Группы и пользователи» – ниже него расположена кнопка «Изменить», воспользуйтесь ею.

- Выделите в списке нужную учётную запись, затем обратитесь к блоку «Разрешения для…». Если в колонке «Запретить» отмечены один или несколько пунктов, отметки потребуется снять.

- Нажмите «Применить» и «ОК», после чего закрывайте окна «Свойств».

Эта операция выдаст нужные полномочия выбранному аккаунту, что устранит причину появления ошибки «Снимите защиту от записи».

Мы рассмотрели доступные методы борьбы с ошибкой «Снимите защиту от записи» в операционной системе Windows 10.

Еще статьи по данной теме:

Помогла ли Вам статья?

Когда вы работаете с файлами и папками в операционной системе Windows 10, вы могли заметить, что некоторые разрешения применяются автоматически ко всем вложенным объектам. Это называется наследованием разрешений, и в большинстве случаев оно очень полезно. Однако есть ситуации, когда вы можете захотеть отключить эту функцию и задать уникальные разрешения для определенных файлов и папок.

В этой статье мы расскажем вам о том, как отключить наследование разрешений в Windows 10 и управлять разрешениями для отдельных файлов и папок.

Шаг 1: Открыть свойства файла или папки

Первым шагом для отключения наследования разрешений является открытие свойств файла или папки, для которых вы хотите настроить уникальные разрешения. Чтобы сделать это, щелкните правой кнопкой мыши на файле или папке и выберите «Свойства» в контекстном меню.

Шаг 2: Отключение наследия

В открывшемся окне свойств перейдите на вкладку «Безопасность» и нажмите на кнопку «Дополнительно». Затем нажмите на кнопку «Изменить».

Шаг 3: Установка уникальных разрешений

В окне «Расширенные настройки безопасности» вы увидите список разрешений, которые применяются к файлу или папке. Чтобы отключить наследование разрешений, снимите флажок с опции «Унаследовать от родительского объекта разрешения». После этого вы сможете добавить уникальные разрешения или удалить существующие для данного файла или папки.

Отключение наследования разрешений позволяет полностью контролировать доступ к файлам и папкам в операционной системе Windows 10. Настройте уникальные разрешения, чтобы обеспечить безопасность ваших данных и предотвратить несанкционированный доступ.

Понимание наследования разрешений в Windows 10

В операционной системе Windows 10 каждый файл и папка имеют набор разрешений, который определяет, какие пользователи и группы могут получить доступ к ним и какие операции они могут выполнять. Разрешения могут быть установлены на уровне файла или папки, а также могут наследоваться от родительских папок.

Наследование разрешений означает, что разрешения, установленные на родительскую папку, автоматически применяются к дочерним файлам и папкам. Это упрощает процесс управления разрешениями, поскольку вам необходимо изменять разрешения только на уровне родительской папки, и они автоматически применяются ко всем дочерним элементам.

Однако иногда вам может потребоваться отключить наследование разрешений и установить индивидуальные разрешения для определенного файла или папки. Это может быть полезно, например, если вам нужно предоставить доступ только определенным пользователям или группам.

Для отключения наследования разрешений в Windows 10 вы можете использовать специальную функцию «Прекратить наследование» в настройках безопасности файла или папки. При этом вы выбираете, оставить ли текущие разрешения или удалить их и начать с чистого листа. После прекращения наследования вы можете назначить новые разрешения в соответствии с вашими потребностями.

Важно помнить, что при отключении наследования разрешений для файла или папки, вы сами отвечаете за установку и управление новыми разрешениями. Это может потребовать определенных знаний и понимания системы разрешений Windows 10.

Зная и понимая наследование разрешений в Windows 10, вы сможете более гибко управлять доступом к вашим файлам и папкам, предоставляя или ограничивая доступ только тем пользователям или группам, которые действительно нуждаются в нем.

Что такое наследование разрешений в Windows 10

Наследование разрешений упрощает управление доступом к файлам и папкам, так как вместо установки отдельных разрешений для каждого объекта, можно настроить разрешения только для родительской папки и быть уверенным, что все новые объекты, созданные внутри нее, будут иметь те же самые разрешения.

Однако наследование разрешений также может привести к нежелательным последствиям. Например, если установить разрешения на папку, но не желать, чтобы новые файлы внутри этой папки наследовали эти разрешения, то необходимо отключить наследование разрешений.

Отключение наследования разрешений позволяет установить разрешения для конкретного файла или папки независимо от разрешений родительской папки. Это может быть полезно, когда необходимо ограничить доступ к определенным файлам или папкам, не затрагивая другие объекты внутри родительской папки.

Windows 10 предоставляет удобный способ управления наследованием разрешений через панель свойств объекта или через командную строку.

Если при попытке переименовать, переместить или удалить папку появляется сообщение о том, что она защищена, то необходимо изменить права доступа к этому каталогу. Мы нашли два способа, как сделать это быстро.

Удаление наследования прав

Причина появления ошибки кроется в особенностях файловой системы NTFS. Объекты в ней наследуют разрешения от родительского каталога даже при переносе на другой компьютер. Обычно с этим не возникает никаких проблем. Но если родительский каталог был создан администраторским аккаунтом без разрешения на доступ другим пользователям, то папка окажется защищённой от изменения.

Самый простой способ устранить ошибку — удалить унаследованные права, чтобы папка ничего не помнила о родительском каталоге:

- Кликаем правой кнопкой мыши по каталогу, который защищён от записи.

- Переходим в свойства папки.

Откроем свойства каталога, чтобы поработать с его правами

- Переходим на вкладку «Безопасность» и нажимаем на кнопку «Дополнительно».

Нужные нам настройки являются дополнительными

- Нажимаем на кнопку «Отключение наследования». В появившемся окне выбираем опцию «Удалить все унаследованные разрешения из этого объекта».

Удаляем унаследованные разрешения папки

После удаления унаследованных разрешений закрываем свойства и пытаемся переименовать или переместить папку. Ошибки записи быть не должно.

Изменение прав доступа

Удаления унаследованных прав не всегда хватает, чтобы снять защиту от записи. В некоторых случаях требуется ещё и выдача дополнительных прав пользователям. Сделать это можно также через настройки безопасности.

- Открываем свойства папки и переходим в раздел «Безопасность».

- Нажимаем на кнопку «Изменить».

Изменим разрешения для групп и пользователей

- Выделяем в списке учётную запись, которая используется в данный момент.

- В блоке «Разрешения» убираем все галочки из колонки «Запретить».

Убираем запреты на доступ, изменение и чтение

- Для сохранения конфигурации нажимаем «Применить» и «ОК».

В результате отключения запретов указанный пользователь получит полный доступ к папке. Аналогичным образом вы можете выдать разрешения всем пользователям на компьютере или оставить их только у администратора.

Дополнительные рекомендации

Если настройки доступа не помогают избавиться от защиты от записи, попробуйте следующие способы:

- Убедитесь, что папка не используется никаким приложением. Например, в ней нет файлов, которые открыты в какой-нибудь программе. Завершите работу всех приложений и перезагрузите компьютер, после чего попробуйте изменить папку.

- Запустите Windows в безопасном режиме и попробуйте изменить папку. Возможно, она блокируется системными приложениями.

- Используйте бесплатную утилиту Unlocker для снятия блокировки с папки.

После применения этих способов папка должна стать доступной для редактирования или удаления.

Post Views: 4 682

Откроем свойства каталога, чтобы поработать с его правами.

Откроем свойства каталога, чтобы поработать с его правами.

Удаляем унаследованные разрешения папки.

Удаляем унаследованные разрешения папки.