Привет! Эта статья будет про перехват трафика Wi-Fi роутера в целях выявления утечек в личной сети. Узнаем, как всякие злодеи пытаются проводить такие атаки, посмотрим на методы защиты, просто послушаем ерундовые истории. В общем, кратко и по сути.

Статья, наш портал WiFiGid и автор не призывают к нарушающим закон действиям. Все описанное применяется исключительно в сети, где у вас имеется разрешение на подобные деяния, в целях повышения безопасности этой сети. Все злодеи идут лесом.

Содержание

- Очень мало теории

- Методы защиты

- Cain&Abel

- Airodump и Wireshark

- Intercepter-NG

- А что для Android?

- Fern Wifi Wireless Cracker

- Задать вопрос автору статьи

Очень мало теории

Все технологии перехвата трафика базируются на технике MITM – Man In The Middle – Человек Посередине. Т.е. атакующее устройство внедряется между отправителем и получателем, транслирую весь трафик через себя. Подобное в локальной сети возможно из-за уязвимости ARP протокола. Вы можете подделать широковещательный ответ, а все подключенные устройства в рамках одного сегмента сети будут думать, что вы, например, роутер.

На этом ARP-спуфинге и построены многие программы и скрипты. Конечно же, все доступно открыто и безвозмездно, при условии использования для тестирования безопасности своей сети. Техники применения нескольких из них мы и рассмотрим ниже.

Предупреждение. Пользуясь общественными сетями, вы подвергаете себя опасности эксплуатации этой уязвимости. Будьте осторожны, не пользуйтесь в таких сетях ресурсами, которые могут привести к утечкам ваших паролей.

Методы защиты

На любую атаку есть свои методы защиты, иначе бы и не было возможности скрыться от всего этого. Вот основные фронты обороны:

- Специальные ARP-мониторы. Например, arpwatch и BitCometAntiARP. Их суть – установить соответствие между IP и MAC, а в случае подмены принять решение (заблокировать).

- Создание виртуальных сетей VLAN. Т.е. можно выделить доверенные сегменты сети и «гостевые». В рамках сегмента проведение атаки будет возможным.

- VPN подключения – PPTP и PPPoE.

- Шифрование трафика. Например, используя IPSec.

Cain&Abel

Cain&Abel (Каин и Авель) – классический инструмент для проведения ARP-атак. Упоминается во всех учебниках безопасников очень долгие годы (и даже в последней редакции EC-Council). Графический инструмент, Windows, все интуитивно понятно. Ниже будет пример использования.

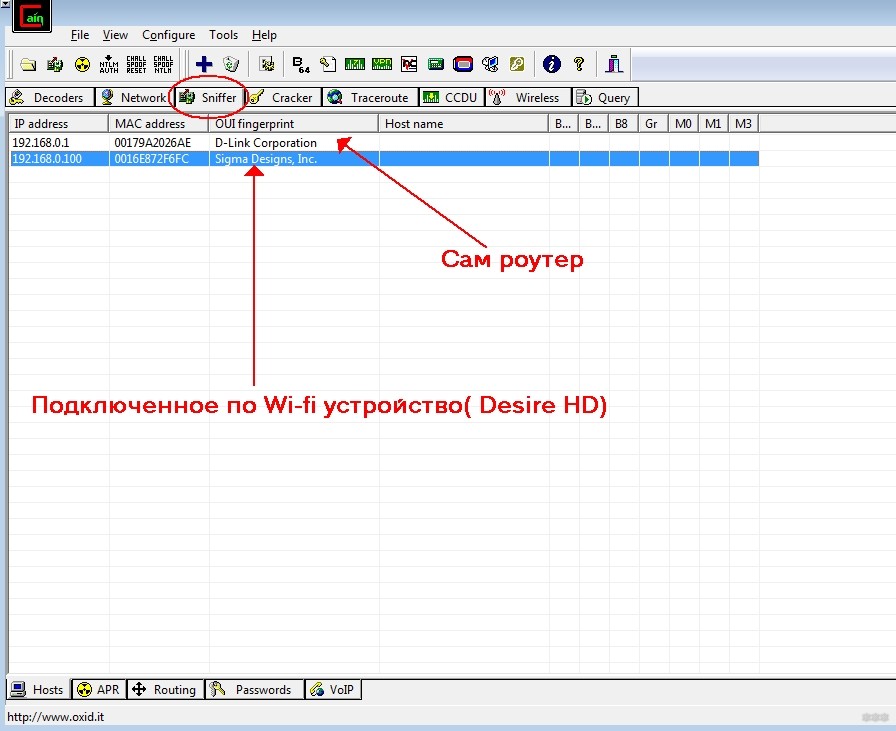

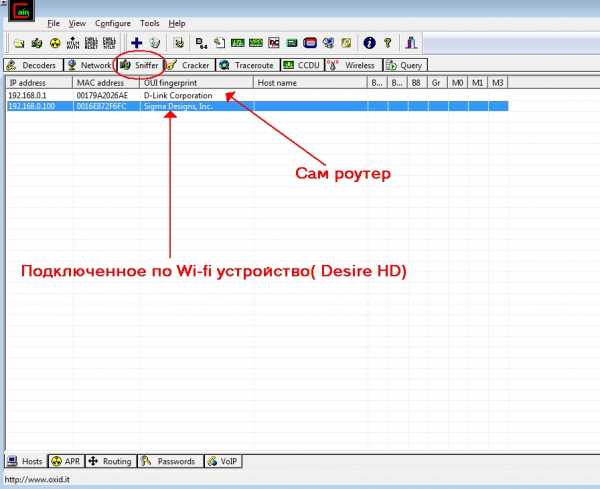

- Запускаем программу и переходим на вкладку Сниффера:

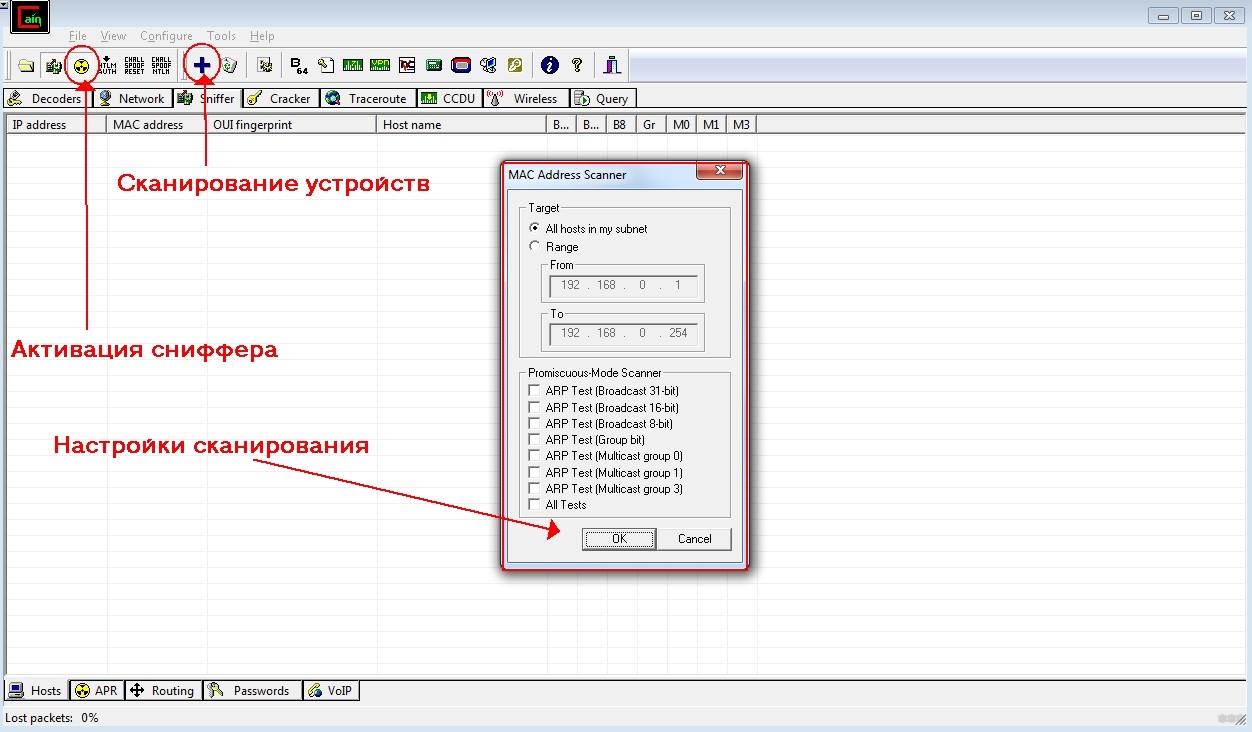

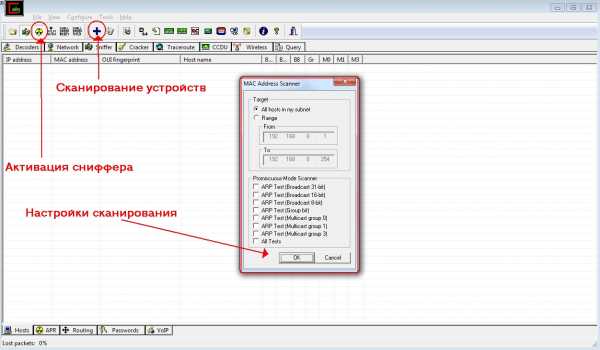

- Нужно, чтобы здесь отобразились устройства сети. Если их нет, нажимаем на значок плюса:

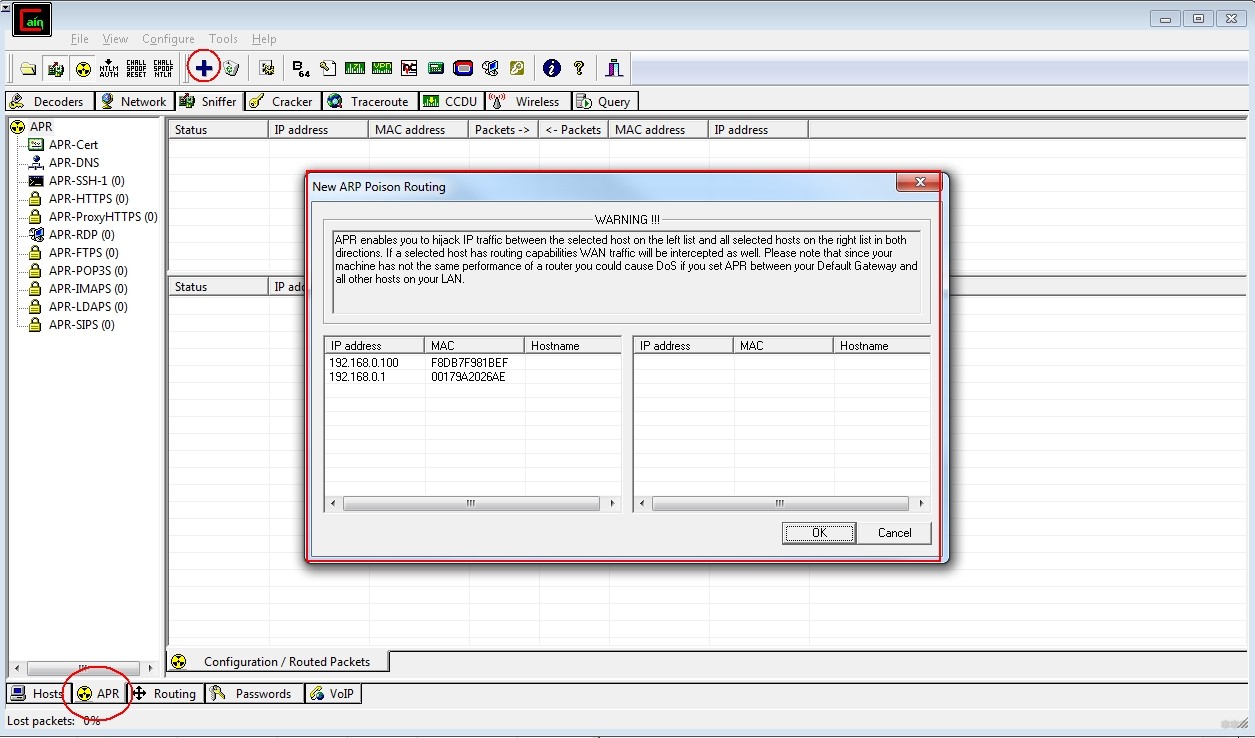

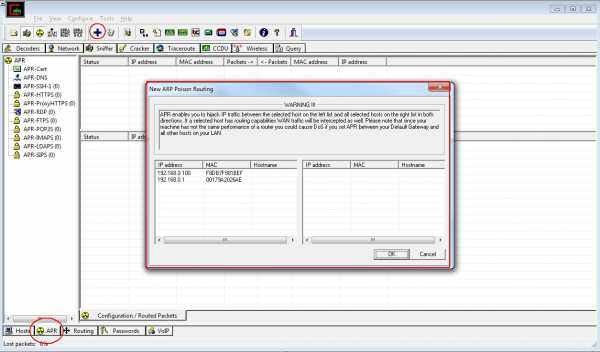

- Теперь идем в ARP и снова нажимаем на плюс:

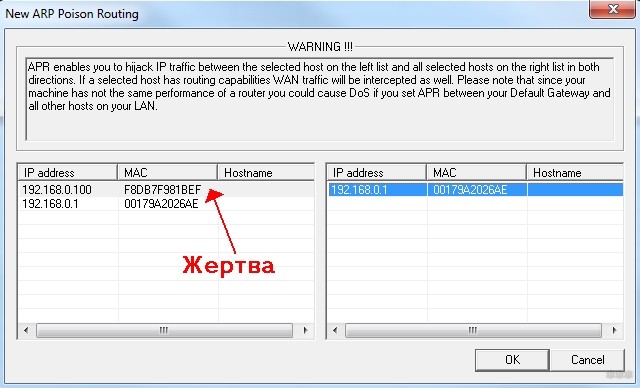

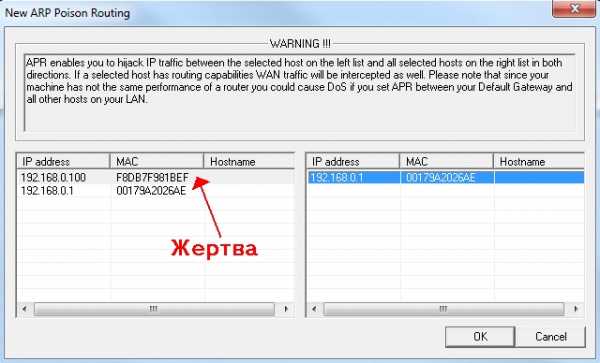

- Выбираем подмену – слева адрес жертвы, справа другое устройства (будем маскироваться под роутер):

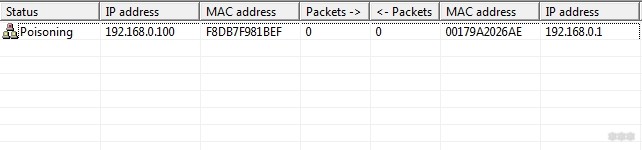

- Смотрим статус. Poisoning означает, что перехват начался, подмена выполнена успешно:

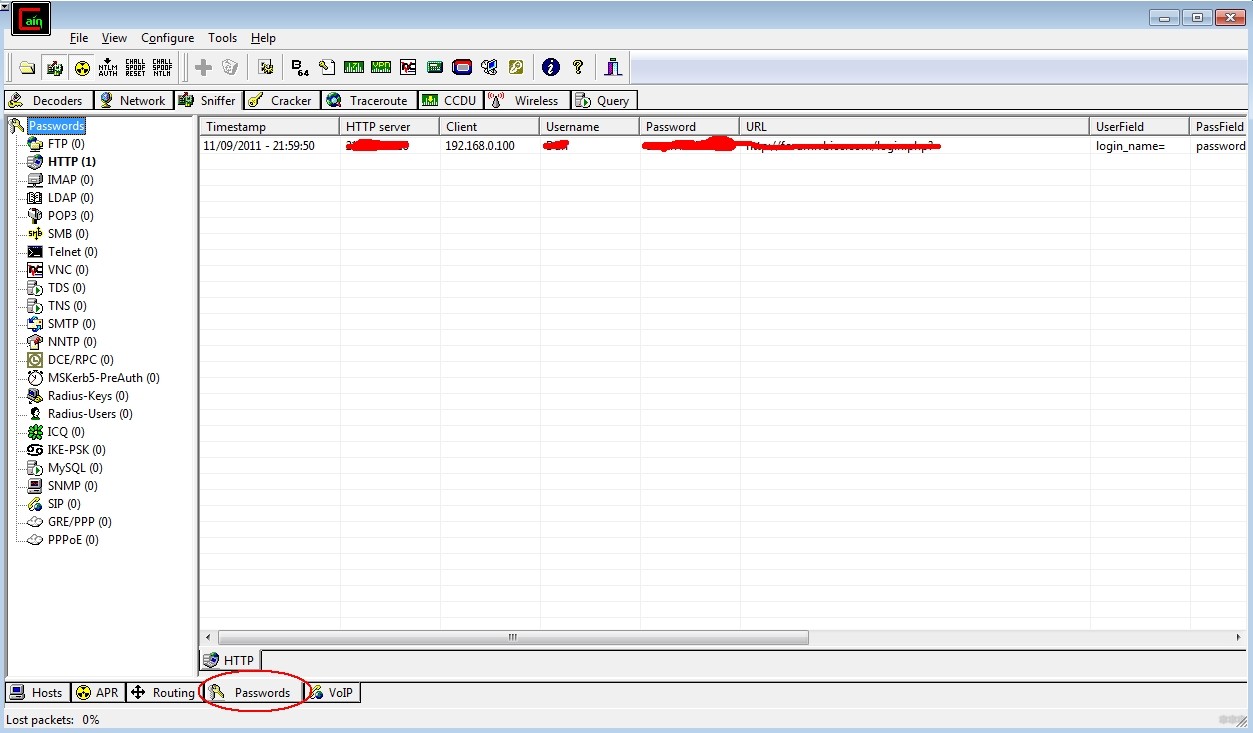

- На вкладке Passwords будут перехваченные данные.

Airodump и Wireshark

Использование этих инструментов не ограничено этим частным случаем.

Этот очень краткий раздел посвящен пользователям Kali Linux. Все знают, что здесь есть готовые средства использования перехвата, поэтому знатокам исключительно для справки. Примерный алгоритм действий (для использования беспроводного адаптера):

- Переходим нашу Wi-Fi карту в режим монитора. В таком режиме беспроводной адаптер не фильтрует все пакеты (которые были отправлены не ему), а принимает все. Вариантов сделать это много, наверняка знаете свой самый удобный.

- Запускаете Airodump. Например, следующая команда выведет открытые сети:

sudo airodump-ng wlan0 -t OPN

- А теперь для выбранного канала можно начать перехват данных и запись их в отдельный файл:

sudo airodump-ng ИНТЕРФЕЙС –channel НОМЕР –write openap

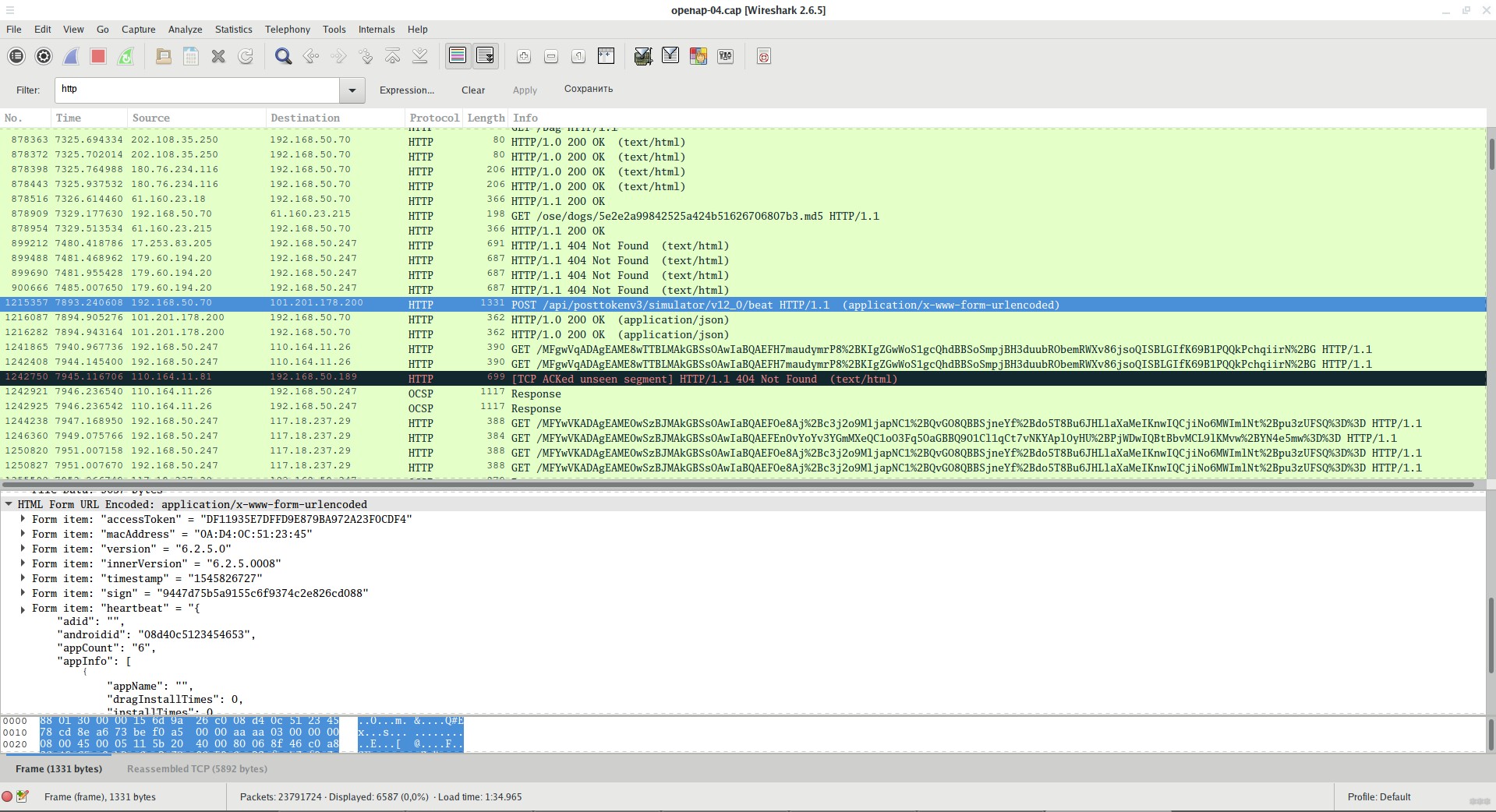

- Перехваченные данные собираются в файл с известным расширением .cap. Открывать и читать его могут много программ, но самая известная из них – WireShark. Т.е. запускаете Вайршарк, скармливаете ей этот файл и уже самостоятельно разбираете полученные пакеты так, как вам нужно или с какой целью планировали перехватить данные. На скриншоте ниже установлен фильтр на анализ HTTP пакетов (именно на нем работают сайты):

Intercepter-NG

Еще одна понятная и простая утилита. Среди новых статей именно ее отмечают больше, чем даже классику Каина-Авеля. Так что кратко разберем и эту чудо-утилитку.

Т.е. здесь делается все то же самое – выбираются устройства, создается подмена, ожидаются пакеты, из которых уже извлекаются пароли. Бонусом при чуть более глубоком исследовании обнаруживаются приятные инструменты вроде подмены HTTPS и сайтов (да, это очередной швейцарский нож, который не только делает перехват трафика).

А что для Android?

А Android и тем более всякие iOS лично я вообще не рекомендую использовать в профессии безопасника на текущий день. Если только не использовать мобильную Кали… Из доступных же общей публике сейчас не осталось почти ничего для перехвата трафика с телефона. Т.е. если вы не профи – мимо, если же вы разбираетесь – Кали.

В былые времена на Андроиде была доступна DroidSheep. Но со временем «овца» не так уж и много шерсти дает. Но DNS и ARP-спуфинг поддерживает. В теории возможно применение как поддельной точки доступа.

Fern Wifi Wireless Cracker

Еще одна популярная в последнее время программка на Линукс, являющая оболочкой для многих известных утилит. Это комбайн с возможностями перехватывать и сохранять данных (в том числе паролей и кук).

Подробный обзор Fern Wifi Wireless Cracker на нашем сайте.

На этом статью и заканчиваю. Инструментарий, как и технологии, меняются не так часто, но если вдруг в будущем появится инструмент, обходящий по популярности описанные выше – я его обязательно добавлю к общему списку. Вы же в свою очередь можете поделиться своим мнением в комментариях. Берегите себя и своих близких!

Роутер является ключевым устройством в домашней сети. Он ответственен за передачу сигнала интернета от провайдера к устройствам, подключенным к сети. Однако, иногда возникает необходимость забрать весь трафик с роутера для проведения отладки, анализа сетевой активности или просто построения дополнительной сети. В этой статье мы рассмотрим несколько простых и эффективных способов, как это сделать.

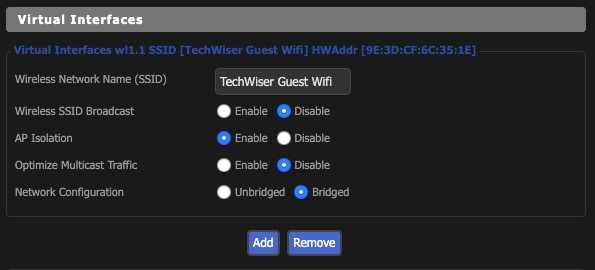

Один из самых простых способов забрать весь трафик с роутера — это использовать функцию моста. Мост позволяет объединить несколько сетей в одну, перенаправляя весь трафик через выбранное устройство. Для этого необходимо настроить роутер в режиме моста и подключить к нему другой роутер или компьютер, который будет обрабатывать весь трафик.

Еще одним способом является настройка прокси-сервера. Прокси-сервер работает в качестве посредника между вашим компьютером и серверами, с которыми вы обмениваетесь данными. Он принимает запросы с вашего компьютера, а затем пересылает их на удаленный сервер. Настройка прокси-сервера позволит вам перехватывать и анализировать весь трафик, проходящий через роутер.

Также можно использовать специальное программное обеспечение для перехвата трафика. Например, существуют программы Wireshark и Tcpdump, которые позволяют записывать и анализировать сетевой трафик. Для этого необходимо установить одну из этих программ на компьютер, который подключен к роутеру, и запустить программу. Она будет записывать весь проходящий через роутер трафик, который вы сможете проанализировать.

Содержание

- Определение цели: увеличение трафика с роутера

- Анализ текущей ситуации: как узнать объем трафика

- Персонализирование настроек роутера для увеличения трафика

- Применение дополнительных методов для привлечения трафика

Определение цели: увеличение трафика с роутера

Целью данной статьи является рассмотрение простых и эффективных способов увеличения трафика с роутера. Это поможет пользователю получить большую скорость и объем передаваемых данных, что особенно важно при работе с интерактивными приложениями, потоковым видео или загрузке больших файлов.

Для достижения данной цели стоит рассмотреть следующие методы:

- Использование провайдера с более высокой скоростью интернета

- Настройка роутера для оптимальной передачи данных

- Оптимизация сетевых настроек компьютера

- Использование специальных программ и сервисов для управления трафиком

- Мониторинг и анализ трафика для выявления проблемных зон и оптимизации соединения

Следуя этим рекомендациям, пользователь сможет увеличить трафик с роутера и насладиться быстрой и стабильной интернет-связью в любое время работы.

Анализ текущей ситуации: как узнать объем трафика

Перед тем, как начать забирать весь трафик с роутера, необходимо проанализировать текущую ситуацию и узнать объем трафика, который проходит через него. Это поможет определить, насколько эффективными будут применяемые способы и какие изменения необходимо внести.

Существуют различные методы и инструменты для анализа трафика на роутере. Один из наиболее распространенных и удобных способов — использование программы Wireshark. Эта программа позволяет перехватывать и анализировать сетевой трафик, а также отслеживать активность устройств в сети.

Для использования Wireshark необходимо установить его на компьютер, который подключен к роутеру. После установки запустите программу и выберите интерфейс, через который проходит трафик (обычно это будет Ethernet). После этого программа начнет перехватывать пакеты данных.

Wireshark предоставляет множество фильтров и возможностей анализа данных. Вы можете анализировать трафик по различным параметрам, таким как источник и назначение пакета, протокол, порт и т.д. Используйте эти фильтры, чтобы получить максимально полную картину об объеме трафика на роутере.

Еще один способ узнать объем трафика — использовать встроенный в роутер функционал. Многие современные роутеры предоставляют возможность просмотреть статистику по трафику, которая проходит через них. Для этого обычно необходимо войти в настройки роутера и выбрать соответствующую вкладку или раздел. Здесь вы сможете увидеть данные о входящем и исходящем трафике, распределение по протоколам и другую полезную информацию.

Анализ текущей ситуации и узнание объема трафика являются важными шагами перед началом забирания всего трафика с роутера. Это поможет определить, насколько эффективными будут применяемые способы и на какие изменения необходимо обратить внимание. Используйте программу Wireshark или встроенные функции роутера, чтобы получить детальную информацию о трафике и сделать осознанный выбор дальнейших действий.

Персонализирование настроек роутера для увеличения трафика

Увеличение трафика на роутере может быть достигнуто путем настройки различных параметров и функций. Персонализация настроек роутера позволяет оптимизировать его работу и увеличить пропускную способность сети. В этом разделе мы рассмотрим несколько простых и эффективных способов персонализации настроек роутера для увеличения трафика.

1. Обновление прошивки роутера

Периодическое обновление прошивки роутера может улучшить его производительность и функциональность. Обновление прошивки позволяет получить последние исправления ошибок и новые возможности, которые могут повысить пропускную способность роутера. Проверьте наличие обновлений на официальном сайте производителя и следуйте инструкциям по обновлению прошивки.

2. Изменение канала Wi-Fi

Канал Wi-Fi может быть перегружен из-за наличия других беспроводных устройств, работающих на том же канале. Изменение канала Wi-Fi на менее загруженный может повысить скорость и стабильность сигнала. Воспользуйтесь настройками роутера для выбора оптимального канала Wi-Fi.

3. Активация качества обслуживания (QoS)

Функция качества обслуживания (QoS) позволяет приоритетно обрабатывать определенный тип трафика. Настройка QoS позволяет установить приоритеты для различных типов трафика, таких как видео, голосовые вызовы или игры. Это позволяет обеспечить более стабильную работу приложений, требующих большой пропускной способности, и увеличить скорость передачи данных.

4. Использование более мощного антенного оборудования

Если сигнал Wi-Fi часто теряет свою силу или не дотягивает до определенных устройств, можно рассмотреть возможность использования более мощного антенного оборудования. Лучшие антенны и усилители сигнала помогут расширить покрытие сети и увеличить скорость передачи данных.

5. Ограничение использования ресурсов

Ограничение использования ресурсов для отдельных устройств или приложений может помочь увеличить общую скорость и пропускную способность сети. Воспользуйтесь функцией ограничения скорости для устройств или приложений, потребляющих большой объем трафика, чтобы предотвратить их негативное влияние на другие устройства в сети.

Все перечисленные выше способы являются простыми и доступными для настройки на большинстве роутеров. Персонализация настроек роутера позволяет увеличить трафик, обеспечить более стабильный и быстрый интернет и повысить качество работы сети.

Применение дополнительных методов для привлечения трафика

Кроме основных методов привлечения трафика с роутера, существует ряд дополнительных методов, которые помогут увеличить его объем. Эти методы включают в себя:

1. Оптимизация контента. Создание интересного, полезного и уникального контента может привлечь новых пользователей и удержать уже существующих. Качественный контент часто распространяется через социальные сети и другие каналы связи, что может привести к увеличению трафика.

2. Использование SEO. Оптимизация сайта под поисковые системы (SEO) поможет улучшить его видимость в поисковых результатах. Это может привести к привлечению большего количества органического трафика.

3. Рекламные кампании. Запуск рекламных кампаний может быть эффективным способом привлечения трафика с роутера. Реклама может быть размещена на различных платформах, таких как поисковые системы, социальные сети, контекстная реклама и другие каналы.

4. Участие в социальных сетях и форумах. Активное участие в социальных сетях и форумах позволяет привлечь внимание потенциальных пользователей и создать сообщество вокруг своего роутера. Регулярное общение с пользователями и предоставление полезной информации способствуют увеличению трафика.

5. Партнерские программы. Участие в партнерских программах или создание собственной партнерской сети может быть эффективным способом привлечения трафика с роутера. Партнеры могут размещать ссылки на ваш роутер на своих ресурсах, что приведет к увеличению посещаемости.

Применение дополнительных методов для привлечения трафика может оказаться очень полезным и помочь вам получить максимальный эффект от использования своего роутера.

Мы принимаем к оплате:

«Подарочный сертификат» от нашего Учебного Центра – это лучший подарок для тех, кто Вам дорог! Оплате обучение и подарите Вашим родным и близким обучение по любому из курсов.

«Сертификат на повторное обучение» дает возможность повторно пройти обучение в нашем Учебном Центре со скидкой 1000 рублей!

Перехватываем трафик идущий через роутер

В данной теме, я расскажу как перехватывать часть трафика, идущего через роутер (в том числе wi-fi) . Техника атаки — ARP-spoofing .

Нам понадобиться бесплатный сниффер Cain&Abel.

Но для начала немножко теории.

ARP-spoofing — техника атаки в Ethernet сетях, позволяющая перехватывать трафик между хостами. Основана на использовании протокола ARP.

При использовании в распределённой ВС алгоритмов удалённого поиска существует возможность осуществления в такой сети типовой удалённой атаки «ложный объект РВС». Анализ безопасности протокола ARP показывает, что, перехватив на атакующем хосте внутри данного сегмента сети широковещательный ARP-запрос, можно послать ложный ARP-ответ, в котором объявить себя искомым хостом (например, маршрутизатором), и в дальнейшем активно контролировать сетевой трафик дезинформированного хоста, воздействуя на него по схеме «ложный объект РВС».

Как уберечься от ARP спуффинга ?

1)Использовать спец. программы. (Например: arpwatch, BitCometAntiARP и др.)

2)Организация VLAN’ов

3)Использование PPTP и PPPoE

4)Настроить в локальной сети IPSec (шифрованный трафик между узлами вместо открытого)

Итак начнем.

- Запускаем сниффер.

- Далее заходим во вкладку Sniffer . И видим подключенные устройства.

Если не видно устройства, запускаем сниффер и нажимаем на «+» - Теперь переходим во вкладку ARP и снова нажимаем на «+»

- Появившемся окне, в левой части выбираем жертву, а в правой — другой компьютер(CISCO)

- Ждем когда жертва начнет отправлять/получать пакеты. Статус «Poisoning» означает, что начался перехват пакетов.

- Далее переходим во вкладку «Passwords» и смотрим «выловленные» данные.

И немного видео-мануала с прогой 0x4553-Intercepter

Как работает WiFi | HowStuffWorks

Если у вас уже есть несколько компьютеров в сети, вы можете создать беспроводную сеть с помощью точки доступа . Если у вас есть несколько компьютеров, не подключенных к сети, или если вы хотите заменить сеть Ethernet, вам понадобится беспроводной маршрутизатор. Это единый блок, который содержит:

- Порт для подключения к кабельному или DSL-модему

- Маршрутизатор

- Концентратор Ethernet

- Межсетевой экран

- Точка беспроводного доступа

Беспроводной маршрутизатор позволяет использовать беспроводные сигналы или кабели Ethernet для подключения компьютеров и мобильных устройств друг к другу, к принтеру и к Интернету.Большинство маршрутизаторов обеспечивают покрытие на расстоянии около 30,5 метров во всех направлениях, хотя стены и двери могут блокировать сигнал. Если ваш дом очень большой, вы можете купить недорогие расширители диапазона или повторители, чтобы увеличить радиус действия вашего маршрутизатора.

Как и в случае с беспроводными адаптерами, многие маршрутизаторы могут использовать более одного стандарта 802.11. Обычно маршрутизаторы 802.11b немного дешевле других, но, поскольку стандарт старше, они также медленнее, чем 802.11a, 802.11g, 802.11n и 802.11ac. Маршрутизаторы 802.11n являются наиболее распространенными.

После подключения маршрутизатора он должен начать работать с настройками по умолчанию. Большинство маршрутизаторов позволяют вам использовать веб-интерфейс для изменения ваших настроек. Вы можете выбрать:

- Имя сети, известное как идентификатор ее набора услуг (SSID). — По умолчанию обычно используется имя производителя.

- Канал, который использует маршрутизатор. — Большинство маршрутизаторов по умолчанию используют канал 6.Если вы живете в квартире и ваши соседи также используют канал 6, у вас могут возникнуть помехи. Переключение на другой канал должно устранить проблему.

- Параметры безопасности вашего маршрутизатора — Многие маршрутизаторы используют стандартный общедоступный вход в систему, поэтому рекомендуется установить собственное имя пользователя и пароль.

Безопасность — важная часть домашней беспроводной сети, а также общедоступных точек доступа Wi-Fi. Если вы настроите маршрутизатор на создание открытой точки доступа, любой, у кого есть карта беспроводной связи, сможет использовать ваш сигнал.Однако большинство людей предпочли бы держать посторонних подальше от своих сетей. Для этого необходимо принять некоторые меры безопасности.

Также важно убедиться, что ваши меры безопасности актуальны. Мера безопасности Wired Equivalency Privacy (WEP) когда-то была стандартом безопасности WAN. Идея WEP заключалась в создании платформы безопасности беспроводной связи, которая сделала бы любую беспроводную сеть такой же безопасной, как традиционная проводная сеть. Но хакеры обнаружили уязвимости в подходе WEP, и сегодня легко найти приложения и программы, которые могут поставить под угрозу WAN, использующую защиту WEP.На смену ему пришла первая версия защищенного доступа WiFi (WPA), в которой используется шифрование Temporal Key Integrity Protocol (TKIP) и которая является шагом вперед по сравнению с WEP, но также больше не считается безопасным.

Чтобы сохранить конфиденциальность вашей сети, вы можете использовать один или оба из следующих методов:

- Защищенный доступ Wi-Fi версии 2 (WPA2) является преемником WEP и WPA и теперь является рекомендуемым стандартом безопасности для сетей Wi-Fi. Он использует шифрование TKIP или Advanced Encryption Standard (AES), в зависимости от того, что вы выбираете при настройке.AES считается наиболее безопасным. Как и в случае с WEP и начальным WPA, безопасность WPA2 предполагает вход с паролем. Общедоступные точки доступа либо открыты, либо используют любой из доступных протоколов безопасности, включая WEP, поэтому соблюдайте осторожность при подключении вне дома. Wi-Fi Protected Setup (WPS), функция, которая связывает жестко запрограммированный PIN-код с маршрутизатором и упрощает настройку, очевидно, создает уязвимость, которая может быть использована хакерами, поэтому вы можете захотеть отключить WPS, если это возможно, или заглянуть в маршрутизаторы которые не имеют функции.

- Фильтрация адресов Media Access Control (MAC) немного отличается от WEP, WPA или WPA2. Он не использует пароль для аутентификации пользователей — он использует физическое оборудование компьютера. У каждого компьютера есть свой уникальный MAC-адрес. Фильтрация MAC-адресов позволяет только машинам с определенными MAC-адресами получать доступ к сети. Вы должны указать, какие адреса разрешены при настройке маршрутизатора. Если вы покупаете новый компьютер или посетители вашего дома хотят использовать вашу сеть, вам необходимо добавить MAC-адреса новых компьютеров в список разрешенных адресов.Система не надежна. Умный хакер может подделать MAC-адрес, то есть скопировать известный MAC-адрес, чтобы обмануть сеть, которую компьютер, который он использует, принадлежит к сети.

Вы также можете изменить другие настройки маршрутизатора для повышения безопасности. Например, вы можете настроить блокировку запросов WAN, чтобы маршрутизатор не отвечал на IP-запросы от удаленных пользователей, установить ограничение на количество устройств, которые могут подключаться к вашему маршрутизатору, и даже отключить удаленное администрирование, чтобы только компьютеры были подключены напрямую к ваш маршрутизатор может изменять настройки вашей сети.Вам также следует изменить идентификатор набора служб (SSID), который является вашим сетевым именем, на другое, отличное от значения по умолчанию, чтобы хакеры не могли сразу определить, какой маршрутизатор вы используете. И выбор надежного пароля никогда не помешает.

Беспроводные сети легко и недорого установить, а веб-интерфейсы большинства маршрутизаторов практически не требуют пояснений. Для получения дополнительной информации о настройке и использовании беспроводной сети перейдите по ссылкам на следующей странице.

Как убрать людей с вашего Wi-Fi

Поделился с кем-нибудь паролем от WiFi? Слишком много людей используют ваш домашний / рабочий Wi-Fi интернет, что приводит к медленному интернету и постоянным задержкам. Узнайте, почему и как выгнать людей из вашей сети Wi-Fi. Для каждой ОС и устройства описан свой метод.

Зачем выгонять людей из вашей сети WiFi

- Низкая скорость передачи данных и Интернет

- Хакеры контролируют ваш маршрутизатор, Интернет, сеть и вас

- Друзья скачивают нелегальные торренты

- Пропускная способность превышает пределы FUP, что приводит к обновлению плана

- Просить людей остановиться — не работает, никто не слушает ваши просьбы

Во всех вышеперечисленных ситуациях гораздо эффективнее и проще просто выгнать людей из вашей сети Wi-Fi, а не просить их удалить себя.

Проблема с изменением пароля WiFi

Самый популярный способ удалить пользователей из вашей сети WiFi — изменить пароль WiFi вашего роутера. Но тогда это отключит все другие подключенные устройства, включая ваш телефон и ноутбук. Если вы не хотите снова вводить новый пароль на всех подключенных устройствах, вот несколько способов выгрузить людей из вашей сети.

Также читайте: Кто у меня WiFi

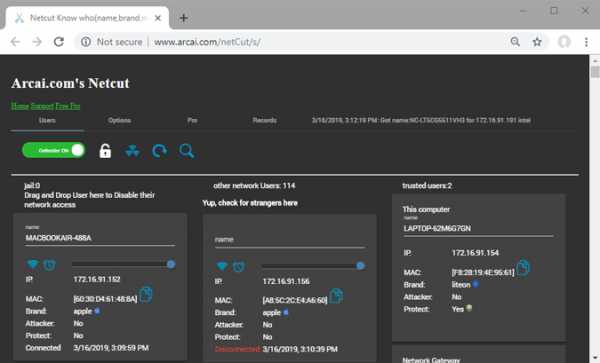

Выгоняйте людей из вашей сети Wi-Fi в Windows 10

Мы собираемся использовать бесплатное приложение NetCut.Это более старый проект, но он отлично работает в Windows 10. Однако пользовательский интерфейс прямо из 90-х. Загрузите и установите NetCut с официального сайта (ссылка ниже). Во время этого процесса вас могут попросить установить другую программу под названием WinpCap. Просто следуйте указаниям мастера установки, и все готово. Если потребуется, перезагрузите компьютер.

NetCut отобразит список всех устройств, подключенных в настоящее время к вашей сети Wi-Fi, с их адресами Mac. Выберите Mac-адрес, который хотите заблокировать, и нажмите кнопку «Вырезать».Это отключит Интернет от целевого устройства. Нажмите кнопку «Вкл», чтобы разрешить повторное подключение к вашей сети.

Плюсы:

- Бесплатная и простая в использовании

- Работает на всех версиях Windows

Минусы:

- Временное решение, WiFi moocher может подключиться позже

- Интерфейс устаревший и уродливый

- Вы должны знать Mac-адрес устройства moocher

Как это работает

Когда вы запускаете приложение NetCut, оно подделывает Mac-адрес маршрутизатора и заставляет устройство moocher поверить, что это оригинальный маршрутизатор.Теперь устройство жертвы начинает отправлять все пакеты данных на ваше устройство (на котором работает NetCut). Вместо пересылки пакетов данных на маршрутизатор NetCut будет отбрасывать пакеты, что приведет к отключению от Интернета.

Загрузить NetCut: Windows (бесплатно)

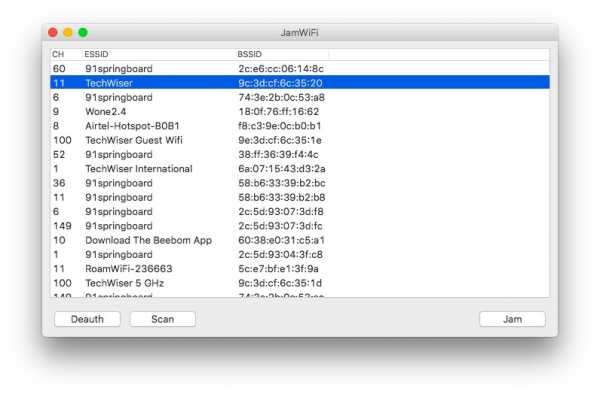

Как отключить Wi-Fi на Mac

JamWiFi — это приложение для Mac, которое позволит вам отключать людей от вашей сети Wi-Fi. По очевидной причине его нельзя загрузить напрямую в App Store.Скачайте и установите по ссылке ниже. В зависимости от настроек безопасности вы не сможете запустить приложение. Чтобы исправить это, перейдите в Системные настройки> Безопасность и конфиденциальность> Разрешить загрузку приложений из>, а затем разрешите JamWiFi.

Когда приложение откроется, нажмите кнопку сканирования внизу, чтобы просканировать все сети WiFi вокруг вас. Выберите сеть, которую хотите заблокировать. Он покажет вам список Mac-адресов в сети Wi-Fi. Выберите тот, который хотите заблокировать, и нажмите кнопку «deauth» внизу.Это действие отключит Интернет от устройства жертвы и от вашего компьютера.

Если вы хотите вернуть доступ в Интернет, нажмите кнопку «Готово».

Также читайте: Как транслировать видео с Mac на iPad / iPhone

Плюсы:

- Бесплатная и простая в использовании

- Может отключить Интернет на нескольких устройствах (или даже на каждом устройстве) в сети

Минусы:

- Временное решение, Wi-Fi moocher может подключиться позже

- Он также отключает Интернет от главного компьютера.т.е. ваш компьютер

Как это работает

Способ работы JamWiFiworks отличается от того, как работает приложение NetCut. Вместо того, чтобы действовать как маршрутизатор, он непрерывно отправляет пакеты деаутентификации на компьютер жертвы. Таким образом, каждый раз, когда устройство жертвы хочет подключиться к сети, JamWiFi отправляет пакет деаутентификации, чтобы отключить его.

Загрузить JamWiFi: macOS

Как отключить Wi-Fi на Android

Когда дело доходит до Android, существует множество приложений, которые могут уничтожить Интернет других устройств в сети.Некоторые из этих приложений включают, помимо прочего, WiFi Kill, cSpolit и т. Д. Мы связались с разработчиком Netcut, и он сказал нам следующее:

«NetCut работает на уровне 2 модели OSI. Он позволяет пользователям протестировать свою сеть WIFI, найдя в ней фирменный тестовый протокол ARP ’

Практически во всех этих приложениях общим является то, что им требуется root-доступ. Если ваш телефон Android не рутирован, вы просто не сможете использовать ни одно из этих приложений. Мы рекомендуем NetCut, который также разработал версию для Windows, и да, ему тоже нужен root-доступ.Загрузите приложение из Play Store, запустите его и предоставьте root-права по запросу. Найдите устройство, которое хотите включить в свою сеть.

Щелкните красный символ Wi-Fi рядом с устройством, которое отключит Интернет на этом устройстве. Вы также можете переместить ползунок, появляющийся в середине, чтобы изменить скорость соединения.

Также читайте: Лучший менеджер WiFi для Android (2018)

Плюсы:

- Не создает шторм пакетов, чтобы убить Интернет

- Контроль скорости интернета

- Поиск устройств по имени вместо Mac-адресов

Минусы:

- Временное решение, Wi-Fi moocher может подключиться позже

- Может отключить Интернет только на одном устройстве в любой момент времени

- Некоторые функции могут быть оплачены в будущем

Обновление: По неизвестной причине приложение NetCut для Android больше не доступно в Google Play Store.Вы все еще можете скачать его с официального сайта (ссылка ниже), но я предлагаю вам быть осторожным с приложением.

Загрузить NetCut: Android

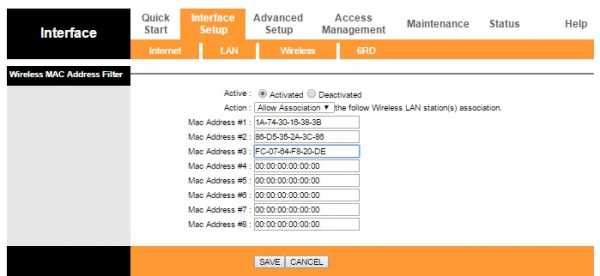

Как отключить людей от вашего Wi-Fi на маршрутизаторе

Войдите в свой маршрутизатор и найдите настройки DHCP. Некоторые маршрутизаторы имеют возможность отключать устройства непосредственно от своего мобильного приложения. Однако, если в вашем роутере нет этой опции, вам придется сделать это вручную.

Каждая конфигурация маршрутизатора во многом зависит от производителя.Итак, чтобы выгнать людей из вашей сети WiFi, отключив устройство-нарушитель через DHCP-сервер или привязав IP- и Mac-адреса, вам необходимо проконсультироваться с руководством к маршрутизатору. За процессом обычно легко следить.

Кроме того, вы также можете позвонить своему интернет-провайдеру и сообщить ему, что кто-то использует ваш WiFi без вашего разрешения. Большинство маршрутизаторов имеют функцию удаленного доступа, при которой интернет-провайдер может войти в ваш маршрутизатор и найти Wi-Fi moocher. По умолчанию функция удаленного доступа отключена на большинстве маршрутизаторов.Но вы можете легко включить его всего несколькими щелчками мыши. Опять же, способ включения или отключения удаленного доступа отличается на каждом маршрутизаторе. Итак, обратитесь к руководству.

При этом, как ни хороша функция удаленного доступа, это еще и страшно. Представьте себе человека, который сидит за 1000 миль от вас и входит в ваш роутер в любое время, когда хочет. Вот почему мы рекомендуем функции безопасности WiFi, такие как изменение пароля WiFi по умолчанию, отключение удаленного доступа, когда он не используется, и т. Д.

Плюсы:

- Постоянное решение, Wi-Fi moocher не может подключиться позже

- Работает на всех устройствах

- Никаких приложений устанавливать не нужно

Минусы:

- Не у всех есть доступ к роутеру

- Не совсем подходит для новичков, особенно если вы никогда не настраивали маршрутизатор.

- Другой человек может проверить, заблокировали ли вы его / ее, войдя в маршрутизатор

5.Как отключить Wi-Fi на любом устройстве

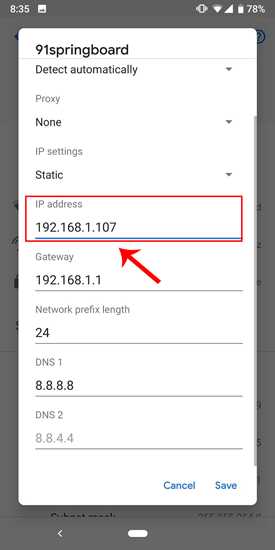

Хотя нет возможности выгнать кого-то из вашей сети WiFi с помощью CMD, следующий метод работает в любой ситуации. Например, если у вас нет доступа к компьютеру, рутированному устройству Android или даже если вы отключили кого-то от Wi-Fi с помощью iPhone, вы все равно можете заблокировать подключение к Интернету для любого устройства в вашей сети.

Просто найдите IP-адрес устройства в сети, которое вы хотите заблокировать. Вы должны назначить этот же IP-адрес своему устройству, перейдя в настройки статического IP-адреса.Вот подробная статья о том, как назначить статический IP-адрес вашему устройству.

Здесь происходит следующее: поскольку вы используете тот же IP-адрес, что и ваш сосед, маршрутизатор запутается. Поскольку все маршрутизаторы разные, здесь есть три возможности: маршрутизатор просто отключает оба устройства от сети, маршрутизатор отключит старое устройство от сети или вы не сможете подключиться к сети.

Следует иметь в виду, что этот метод не всегда работает.Особенно, когда DHCP-сервер настроен на автоматическое назначение IP-адресов. Это связано с тем, что жертва может повторно инициировать соединение, и DHCP-сервер предоставит ему / ей новый локальный IP-адрес.

Плюсы:

- Работает с любого компьютера или смартфона

- Приложение не требуется

Минусы:

- Нет возможности блокировать несколько устройств в сети или контролировать скорость

- Может работать не в любой ситуации, так как этот прием зависит от вашего маршрутизатора

- Вы должны знать IP-адрес устройства, которое хотите заблокировать

- Временное решение, Wi-Fi moocher можно повторно подключить позже

Как это работает

Когда два устройства в одной сети имеют одинаковый IP-адрес, маршрутизатор сбивается с толку и блокирует Интернет либо старому устройству, либо обоим устройствам в сети.

Что дальше: начать использовать гостевую сеть

Если вы планируете совместно использовать свой Wi-Fi, но не хотите, чтобы пользователи получали доступ к вашей основной сети, создайте отдельную гостевую сеть Wi-Fi. Например, если ваш основной Wi-Fi называется «Бэтмен», вы можете создать гостевую сеть с именем «Робин» и попросить гостя присоединиться к ней.

У большинства маршрутизаторов есть возможность создать гостевую сеть. Просто войдите в настройки вашего маршрутизатора и найдите функцию «гостевая сеть».В некоторых маршрутизаторах, таких как DD-WRT, он доступен в разделе «Беспроводная связь», в некоторых — в «Списках управления доступом», или вы всегда можете указать в Google номер модели маршрутизатора.

- Постоянное решение, Wi-Fi moocher не может повторно подключиться позже

- Может изменить пароль гостевой сети без изменения пароля основной сети

- В гостевой сети нет доступа к файлу на вашем компьютере

Подведение итогов: отключите кого-нибудь от своей сети WiFi

Итак, вот оно.Это были некоторые из способов отключить других пользователей от вашей сети Wi-Fi. Лучше всего использовать специальные приложения, такие как Netcut для Windows и Android или JamWiFi для Mac. Если у вас есть вопросы, дайте мне знать в комментариях или напишите нам в Твиттере. Убедитесь, что вы не используете его, чтобы разыграть друзей, потому что вы никогда не знаете, работают ли они над важным проектом или выполняют банковские операции. Но время от времени можно немного повеселиться. В конце концов, какая жизнь без веселья!

Также прочтите: 4 способа поделиться WiFi без разглашения пароля

Как защитить себя от беспроводных устройств и электромагнитных полей

Если вы слышали что-нибудь об ЭМП (электромагнитных полях), то эта информация, вероятно, относится к одному из двух лагерей:

- ЭМП вредны и вызывают рак; или

- ЭМП совершенно безвредны, и эти хиппи просто пытаются вас напугать

Как и большинство других проблем, связанных со здоровьем, правда имеет несколько более тонких нюансов. Также, как и в случае с большинством тем о профилактике здоровья и относительно новыми технологиями, мы еще многого не знаем.Читайте дальше, чтобы узнать, что ЭМП на самом деле делают с вашим телом и как минимизировать воздействие.

Что такое ЭМП

Ваше тело предназначено для обработки большого количества ЭМП. Даже если вы жили полностью отключенным от сети посреди джунглей, планета, на которой вы стоите, подвергает вас воздействию электромагнитных полей. Мы, люди, излучаем электромагнитную энергию, и нам не спастись.

ЭДС относится к невидимому облаку электричества, которое окружает электрически заряженные частицы.Когда заряженные частицы движутся (а они всегда движутся), они создают магнитные поля. Каждое живое и неживое существо, с которым вы соприкасаетесь, имеет собственное электромагнитное поле.

Итак, ЭМП безопасны, не так ли?

Только в точку. В мире гораздо больше ЭМП, проходящих через атмосферу, чем даже 10 лет назад. Как только сотовые телефоны оказались в кармане каждого, мир стал использовать беспроводную связь со всем.

Сдвиг произошел за относительно короткий промежуток времени, а это означает, что вам придется иметь дело с резким притоком ЭМП.Это делает нас всей исследуемой группой; морские свинки. У вашего тела просто не было времени адаптироваться, и есть некоторые свидетельства того, что этот поток ЭМП наносит довольно серьезный ущерб вашим клеткам.

никуда не денутся в ближайшее время, поэтому вместо того, чтобы ждать, чтобы увидеть, каковы будут долгосрочные последствия, я придумал несколько упреждающих способов избежать чрезмерного воздействия.

Некоторые источники ЭМП

В мире, который становится все более беспроводным, ЭМП повсюду. Большой приток ЭМП исходит от людей и технологий, и, конечно же, вы все еще получаете ЭМП низкого уровня, которые были всегда.

Некоторые источники ЭМП включают:

- Сотовые телефоны

- Ваш беспроводной интернет

- Wi-Fi соседа

- Беспроводные удобства: интеллектуальный термостат, радионяня, камеры видеонаблюдения

- Микроволновая печь

- УФ лампы

- Лампочки бытовые

- Солнце

Почему ЭМП вредны

ЭМП модифицируют ДНК и гены

ЭМП могут вмешиваться в вашу ДНК [1] [2] [3] [4] и гены, [5] [6] , которые представляют собой инструкции, которые ваши клетки используют для переноса. из процессов.Плохие вещи случаются, когда ваши клетки не знают, что делать. В лучшем случае (но все же плохом) ваши клетки находятся в состоянии стресса [7] , и вы все время устаете. В худшем случае ДНК ваших клеток будет повреждена, и все пойдет наперекосяк. Мы говорим о генетических мутациях и раке. [8]

ЭМП вызывают проблемы в мозге и нервах

ЭМП на нервную систему имеет наибольшее значение, потому что наши телефоны проводят много времени рядом с нашими головами.

Исследователи наблюдали измеримые изменения в клетках мозга после воздействия ЭМП. [9] Что еще хуже, исследователи получают последовательные результаты в исследованиях на крысах, показывающие, что ЭМП повреждают защитный слой мозга, гематоэнцефалический барьер. [10] [11] [12] [13] [14] Воздействие также может вызывать головные боли, которые могут быть связаны.

Дети особенно уязвимы для ЭМП, потому что их мозг развивается, молодая ткань мозга является более проводящей, чем полностью созревшая ткань мозга, и впереди у них много лет воздействия. [15]

ЭМП нарушают процессы в вашем организме с головы до пят и повсюду между

Мозгу и нервной системе уделяется много внимания, но электромагнитные поля могут изменить ваше тело разными способами. ЭМП:

- Нарушение иммунной системы [16]

- Причина поведенческих проблем

- Поврежденные клетки [17] [18]

- Нарушение циклов сна

- Изменение артериального давления и частоты пульса [19]

- Снижение качества спермы [20] и подвижности [21]

Как снизить воздействие ЭМП

Откажитесь от микроволновой печи

Микроволны поражают ваше жилое пространство мощной волной электромагнитных полей (гораздо более мощных, чем ваш телефон или Wi-Fi) каждый раз, когда вы нажимаете «Пуск».«Конвекционная паровая духовка занимает столько же места, сколько и ваша микроволновая печь, и разогревает пищу примерно за такое же время, не причиняя вреда себе и своей семье. Cuisinart делает хороший.

Используйте защитные чехлы для телефона от электромагнитных полей

Вы все равно храните свой мобильный телефон в чехле, так что с этим легко. Подберите чехол с защитой от электромагнитных полей, например Defender Shield, чтобы хранить плохие вещи внутри телефона и подальше от вашего тела.

Держите телефоны и ноутбуки подальше от тела

Не кладите телефон в задний карман или в бюстгальтер.Если необходимо, переключитесь в режим полета, пока он там.

Во время разговора держите телефон на расстоянии большого пальца от уха. Вы по-прежнему будете слышать свой телефон, если он будет слегка не на вашей коже. А еще лучше разговаривать по телефону с помощью наушников. Используйте свой ноутбук, но кладите его на стол, а не на колени. Вы можете приобрести недорогой коврик для защиты от электромагнитных полей, чтобы надеть ноутбук на дополнительный уровень защиты.

Выключайте Wi-Fi, когда вы им не пользуетесь

Выключите беспроводной маршрутизатор как минимум во время сна.Еще лучше, включайте его, когда используете, и выключайте, когда нет.

По возможности используйте старые школьные кабели

В зависимости от того, какой у вас компьютер, у вас будет порт Ethernet или вы можете получить дешевый адаптер, чтобы он работал. Проводные радионяни, съемные звуковые системы… практически все, что вы использовали для подключения с помощью кабеля, по-прежнему доступно в проводной версии.

Даже если ваш умный термостат избалован, вы можете отключить его с помощью программируемой версии, которая ни в малейшей степени не повлияет на качество вашей жизни.Действительно, ты к этому привыкнешь.

Чем меньше проводов вы используете, тем больше электромагнитных полей проникает в ваше пространство.

Установите в доме блокираторы ЭМП

Они варьируются от устройств за 20 долларов, которые подключаются как ночник, до автономных устройств за 400 долларов, которые работают на больших расстояниях. Модели различаются по цене, размеру и эффективности, поэтому сравните модели, чтобы определить, что лучше всего подходит для вашего жилого помещения.

Используйте балдахин Фарадея на своей кровати

Навес Фарадея похож на москитную сетку, но вместо того, чтобы не дать уродливым насекомым укусить вас, пока вы спите, он не дает невидимым радиационным волнам поражать вас всю ночь.

Если вы живете в доме на одну семью и ваш беспроводной маршрутизатор и устройства выключены, пока вы спите, вы можете сэкономить тысячу долларов.

Если вы живете в общем пространстве, например, в квартире или многоэтажном кондоминиуме, или проводите много времени в отелях, вы также сталкиваетесь с множеством беспроводных устройств ваших соседей. Сетка Фарадея стоит одноразовых вложений, особенно если вы испытываете заметные нарушения сна.

Ограничьте ЭМП, но не позволяйте им пугать вас

Вы не собираетесь исключать ЭМП из своей жизни.Для этого вам придется отключить электромагнитное поле Земли, и тогда птицы и бабочки не будут знать, как лететь на юг на зиму. Вы не хотите, чтобы это было на вашей совести.

Вместо этого начните с самых простых и эффективных редукторов ЭМП — отключите маршрутизатор Wi-Fi и переключите телефон в режим полета ночью. Выбросьте микроволновую печь. Еда, приготовленная в микроволновке, в любом случае отвратительна. Только они значительно уменьшат вашу экспозицию и бонус! Вы заметите, что спите лучше.

После этого изучите экраны ЭМП на предмет устройств, расположенных близко к вашему телу, и оцените окружающую среду, чтобы найти другие способы уменьшить воздействие ЭМП.

В мире беспроводной связи электромагнитный шум отражается от нас каждую минуту каждого дня. Лучше активно блокировать хоть какие-то источники ЭМП, чем сидеть и принимать.

Заметили ли вы разницу при использовании некоторых из этих инструментов? Я хотел бы услышать об этом в комментариях ниже.

ЧИТАТЬ СЛЕДУЮЩИЙ:

8 методов детоксикации, которые действительно работают

Моя история о наводнении и что делать с плесенью

Присоединяйтесь к более чем 1 миллиону поклонников

ПРИСОЕДИНЯЙТЕСЬ К СПИСКУ ЭЛЕКТРОННОЙ ПОЧТЫ ДЭВА ДЛЯ ПОСЛЕДНИХ НОВОСТЕЙ

И ЭКСКЛЮЗИВНЫХ СОВЕТОВ КАК СТАТЬ СУПЕР ЧЕЛОВЕКОМ

Вам также может понравиться

Как узнать, крадет ли кто-то ваш Wi-Fi, и что с этим делать

WiFi в последнее время работает немного медленно? Если ваш маршрутизатор все еще использует старые методы безопасности, такие как WEP, то вполне вероятно, что кто-то взломал ваш WiFi.

В предыдущей статье я показал вам коммерчески доступный маршрутизатор за 100 долларов, который автоматически взломает вашу защищенную WEP сеть Wi-Fi менее чем за полчаса.Помимо очевидного факта, что ваш Интернет будет медленнее, хакер может использовать ваш Интернет для совершения гнусных злых вещей — все из которых можно легко проследить до вас.

Итак, как вы можете узнать, использует ли кто-то ваш Wi-Fi, и, возможно, что более важно, что именно вы можете с этим сделать?

Проверьте устройства, связанные с вашим маршрутизатором

Этот метод на 100% гарантированно обнаружит любые устройства, зарегистрированные в вашей сети, но не каждый маршрутизатор содержит эту ценную информацию.Войдите в свой маршрутизатор, введя его IP-адрес прямо в адресную строку браузера. В большинстве конфигураций должны работать либо http://192.168.0.1 , либо http://192.168.1.1 , либо они могут быть записаны на самом маршрутизаторе вместе с именем пользователя и паролем, которые необходимо использовать для входа в систему. Если вы нигде не можете найти пароль и не помните, как меняли его, проверьте базу данных паролей по умолчанию здесь или позвоните своему интернет-провайдеру (при условии, что они предоставили вам устройство).

После входа в систему просмотрите раздел под названием Attached Devices или Device List .На маршрутизаторах с прошивкой DD-WRT это находится под экраном Status -> Wireless . Вы найдете список всех используемых в настоящее время IP-адресов.

На своем стандартном маршрутизаторе Virgin Media я нашел список в разделе IP-фильтрация .

Конечно, не у всех ваших устройств будут полезные имена, поэтому вам нужно выяснить IP-адрес каждого компьютера и устройства Wi-Fi, которым вы владеете, чтобы сверить их со списком.Не забывайте, что телефон iPhone или Android также будет иметь собственный IP-адрес, если он использует ваш Wi-Fi, поэтому вам тоже нужно будет учитывать это.

Кстати, мы также показали, как изменить пароль Wi-Fi, если вы хотите усилить безопасность.

Выследить их физически

Возможно, это зайдет слишком далеко, но запуск пакета отслеживания Live CD MoocherHunter позволит вам физически выследить их путем триангуляции сетевых сигналов.Действительно страшно. Для этого вам понадобится направленная антенна.

Что с этим делать

Базовая безопасность — прекратите использование WEP

Любой маршрутизатор, приобретенный за последние 5 лет или около того, должен поддерживать более безопасный протокол аутентификации, поэтому войдите в свой маршрутизатор еще раз и найдите экран Wireless Settings .

Измените параметры безопасности Wi-Fi на WPA или WPA2.WPA2 более безопасен, но я считаю, что он несовместим с некоторыми устройствами в моей сети, поэтому я выбрал вариант, который позволяет использовать оба. Не выбирайте вариант Enterprise, поскольку он предназначен для компаний с серверами аутентификации. Выбирая пароль, убедитесь, что он состоит не менее чем из 15 символов, включая буквы верхнего и нижнего регистра, цифры и знаки препинания.

Есть и другие методы, которые вам обычно советуют использовать, но, проще говоря, они не работают:

Скрытие вашего SSID: Вы можете скрыть свое сетевое имя, чтобы оно не было видно, но бесплатные хакерские инструменты, такие как Backtrack, мгновенно их обнаружат.

Фильтрация IP: Это блокирует определенный IP, но изменить IP так же просто, как обновить соединение.

Фильтрация MAC-адресов: Более безопасная, поскольку она блокирует устройство с помощью уникального аппаратного адреса, который выдается при его производстве, но опять же, любой, кто пытается украсть ваш WiFi, может легко «подделать» их MAC-адрес.

Приколы — переверните их Интернет с ног на голову

Для тех, у кого есть запасной компьютер или кто не против возиться с командной строкой, вы можете создать открытую сеть WiFi специально для этих халявщиков и запускать все через прокси Linux.Прокси-сервер можно настроить так, чтобы он врезался прямо в их интернет-поток, и одним интересным результатом является то, что вы можете перевернуть все их изображения вверх ногами.

Прибыль — Запуск платного портала WiFi

Если вы установите DD-WRT с открытым исходным кодом, вы можете запустить платный портал Wi-Fi Hotspot.Устанавливайте собственные ставки, никогда не беспокойтесь об обработке платежей (они все обрабатывают), а затем просто заберите свой чек, если кто-то использовал вашу точку доступа — вы получите 75% уплаченных денег. Помните, что вам нужно жить в большом городе, чтобы это было жизнеспособным с большим количеством потенциальных клиентов. Я рассмотрю этот вариант позже, чтобы показать вам, как именно вы можете его настроить, если вам интересно.

Подводя итоги.

Значит, ваш Wi-Fi немного тормозит? Правда в том, что кто-то, вероятно, не ворует ваш WiFi.Скорее всего, ваш компьютер работает медленно, ваш маршрутизатор нуждается в перезагрузке или разрешение близким использовать вашу сеть вызывает у вас проблемы. Вы также можете попробовать усилить сигнал WiFi с помощью усилителя или повторителя WiFi.

Если вы хотите поделиться своим Wi-Fi с надежным другом или членом семьи, вот как поделиться своим паролем Wi-Fi между iPhone.

Кредит изображения: ShutterStock

Надеемся, вам понравятся товары, которые мы рекомендуем! MakeUseOf имеет филиал партнерские отношения, поэтому мы получаем долю дохода от вашей покупки.Это не повлияет на цена, которую вы платите, и помогает нам предлагать лучшие рекомендации по продуктам.

6 причин, почему новый монитор уменьшит нагрузку на глаза

Проводить весь день, глядя в монитор? Вы можете страдать от перенапряжения глаз: боли, размытости и головной боли.Новый монитор может облегчить ваши глаза!

Об авторе

Джеймс имеет степень бакалавра в области искусственного интеллекта и имеет сертификаты CompTIA A + и Network +.Когда он не работает редактором обзоров оборудования, он любит LEGO, VR и настольные игры.

Ещё от James Bruce

Подпишитесь на нашу рассылку новостей

Подпишитесь на нашу рассылку, чтобы получать технические советы, обзоры, бесплатные электронные книги и эксклюзивные предложения!

Еще один шаг…!

Подтвердите свой адрес электронной почты в только что отправленном вам электронном письме.

WiFiKill для Android. Забери весь трафик себе

В современном мире всё большую и большую популярность и распространение обретают Wi-Fi сети. Но с гораздо большими темпами растёт количество пользователей, которые ищут открытые точки доступа. А так как таких (точек доступа, а не халявщиков) намного меньше, чем искателей бесплатного сыра, то в конечном итоге, скорость доступа в Интернет для одного отдельно взятого человека оказывается обидно маленькой.

Восстанавливаем справедливость

Итак, приступаем. Инструменты

Для задуманного вам понадобятся две вещи. Это:

- Android-устройство с встроенным Wi-Fi и разлоченной прошивкой.

- Программа WiFiKill.

Наши действия:

Запускаем программу. Кстати, хотелось бы отдельно отметить, что ваше Android-устройство обязательно должно быть рутированным! Иначе ничего не получится. WiFiKill попросит у нас доступ к некоторым функциям аппарата. Смело предоставляем их и дожидаемся открытия программы. Нажимаем кнопочку «Play» и программа начинает сканировать все устройства, которые подключены к той же точке доступа, что и ваш девайс.

После того, как эти устройства будут найдены – просто ставим напротив них галочки и нажимаем «Grab» и «Kill». Всё. Роутер перестаёт передавать на отмеченные аппараты трафик. Хочется заметить, что на отключенных устройствах подключение к Wi-Fi останется активным. Просто скорость соединения упадёт до 1 кб/сек. Профит! Вы имеете отличную скорость для того, чтобы сделать все свои дела в Интернете. Единственное – не забудьте дать доступ отключенным устройствам после того, как завершите.

Интерфейс и настройки

Интерфейс программы, равно как и настройки, по-спартански прост. На чёрном фоне отображается список ip-адресов, каждый из которых имеет пару подписей, в которых будет написано марка и модель устройства и скорость его входящего и выходящего трафика. В настройках вы можете включить и отключить показ тех или иных информативных полей.

Как забрать весь wifi себе

Девять способов выжать максимум из нестабильного Wi-Fi-соединения

Беспроводные локальные сети — один из самых популярных способов организации скоростного местного доступа в интернет. Сети Wi-Fi массово используют в офисах и квартирах, в торговых центрах, кафе и ресторанах.

Простота и дешевизна развёртывания, новые скоростные стандарты делают такие сети оптимальным средством коллективного подключения к интернету через широкополосный канал. Однако практически никогда не удаётся добиться заявленной разработчиками скорости беспроводной связи, а стабильность соединения нередко оставляет желать лучшего. Как же выжать максимум возможного из Wi-Fi-сетей? Есть девять простых и доступных способов.

1. Находим самый сильный сигнал

Как говорится, всё гениальное просто. Качество связи выше всего там, где самый сильный сигнал. Для определения таких мест существует масса самых разнообразных приложений, но большинство из них, к сожалению, просто неработоспособны. К тому же они заваливают вас рекламой и меняют сетевые настройки самым причудливым образом.

Одно из лучших приложений для Android, которое действительно заслуживает внимания, — бесплатное OpenSignal. Это приложение позволяет определить направление на вышку мобильной связи и точку доступа с наиболее сильным сигналом и самой высокой скоростью передачи данных. OpenSignal одинаково хорошо справляется как с поиском открытых точек доступа, так и с определением оптимального расположения вашего компьютера в пределах дома. При желании можно сохранить карту расположения выявленных точек доступа.

Кроме того, OpenSignal работает и с мобильными сетями, так что это приложение будет полезным и там, где выход в интернет возможен только через сети сотовых операторов. Единственный серьёзный недостаток OpenSignal — неполная русификация, которая затрудняет использование программы теми, кто не владеет английским языком.

Ещё одно неплохое приложение под Android — WiFi Overview 360, способное искать открытые беспроводные сети, предоставлять подробную информацию и автоматически подключаться к ним.

Среди необычных функций WiFi Overview 360 стоит отметить оценку каналов и рекомендации, к какому из них стоит подключиться для получения самой высокой скорости. Приложение WiFi Overview 360 также совершенно бесплатное и неплохо русифицировано.

2. Переходим на самый свободный канал

Многие пользователи, особенно не имеющие специальные познаний в настройке сетевого оборудования, для развёртывания домашних сетей пользуются программными «мастерами». При этом, как правило, такие мастера выбирают 1, 6 или 11 канал для трансляции сигнала. В результате, если несколько соседних роутеров работают на этих каналах, скорость сети существенно снижается. Поменять канал можно через веб-интерфейс маршрутизатора, но как определить, какие из них свободные, а какие нет?

Для этого предназначена небольшая утилита inSSIDer, предлагаемая в версиях для Windows (бесплатно), Mac OS X (4,99 долл.) и Android (бесплатно).

Помимо определения лучших каналов утилита способна самостоятельно подключаться к точкам доступа и отключаться от них, а также изменять сетевые настройки на устройстве.

3. Определяем реальную скорость соединения

Наверное, этот пункт можно было опустить, поскольку в нём речь идёт о хорошо известном всем сетевом сервисе Speedtest.Net — уж что-что, а скорость мерить мы все обожаем.

Наряду с онлайновым тестом на сайте Speedtest.Net предлагаются и мобильные приложения для операционных систем Android, iOS и Windows Phone.

4. Оптимизируем настройки QoS

В большинстве современных роутеров, за исключением совсем уж «игрушечных», реализована функция под названием Quality of Service (QoS), то есть, буквально, «Качество обслуживания». Смысл этой функции заключается в анализе трафика и приоритетном обслуживании его определённого типа — например, онлайновых игр, потокового видео или сигнала Skype.

В дешёвых моделях функция QoS может лишь включаться или выключаться, а настройки определяются автоматически, а в более дорогих вы сможете сами выбирать, каким программами предоставлять приоритет, то есть самую широкую полосу пропускания, а кому ограничить доступ, например почтовому клиенту.

Способы настройки QoS отличаются в зависимости от производителя и модели роутера, но все они осуществляются через веб-интерфейс.

5. Находим самые свежие драйверы к точке доступа

Регулярное обновление драйверов и микропрограммы («прошивки») роутера — лучший способ добиться максимальной производительности работы в сети, не меняя имеющегося оборудования. И драйверы, и «прошивки» нужно искать на сайте производителя, но в Windows существует и другая встроенная возможность: в «Свойствах» установленного оборудования можно нажать кнопку «Обновить драйвер», и система осуществит автоматический поиск подходящего ПО в интернете.

6. Усиливаем сигнал с помощью усилителя

В случаях, если беспроводной сетью нужно обеспечить большую площадь, можно использовать специальные усилители Wi-Fi-сигнала, позволяющие одним нажатием кнопки существенно (как минимум вдвое) увеличить зону покрытия. Такие устройства относительно недороги (порядка 1-1,5 тысячи рублей) и позволяют малыми средствами решить проблему недостаточной мощности сигнала.

Типичный пример современного Wi-Fi-усилителя — TL-WA850RE компании TP-Link. Он устанавливается непосредственно в электрическую розетку, способен работать в сетях IEEE 802.11b/g/n, оснащён двумя встроенными антеннами, позволяющими передавать данные со скоростью до 300 Мбит/с, чего вполне достаточно как для потокового видео высокого разрешения, так и для видеоигр. Кроме того, благодаря встроенному порту Ethernet к сети можно дополнительно подключать проводные сетевые устройства, например принтеры.

7. Переходим на диапазон 5 ГГц

Бытует заблуждение, что в России использование радиодиапазона 5 ГГц для локальных беспроводных сетей запрещено из-за того, что тот применяется военными. На самом деле это ограничение было снято ещё в июле 2010 года и роутеры Wi-Fi для диапазона 5 ГГц могут без каких-либо дополнительных разрешений использоваться как организациями, так и физическими лицами.

Переход с 2,4 ГГц на диапазон 5 ГГц может оказаться выгодным по нескольким причинам. Во-первых, роутеры с поддержкой стандарта IEEE 802.11n могут одновременно работать в обоих диапазонах, причём более устройства с поддержкой более быстрого стандарта не будут ограничено скоростью устаревшего оборудования. Во-вторых, даже если ваш роутер неспособен одновременно работать в обеих диапазонах, всё равно стоит выбрать именно 5 ГГц, поскольку он организует ещё 23 дополнительных канала, не пересекающихся с каналами диапазона 2,4 ГГц, поэтому у вас значительно меньше шансов попасть в каналы, уже забитые соседними сетями.

8. Восстанавливаем соединение в Windows

Если беспроводное соединение внезапно замедляется или вовсе прекращает работать, в операционных системах WIndows можно воспользоваться функцией восстановления. Windows отключит и автоматически снова подключит ваш беспроводной адаптер, а затем вновь установит соединение с сетью.

Для этого в Windows 7 или Vista нужно нажать кнопку «Пуск», зайти в «Панель управления» и выбрать «Центр управления сетями и общим доступом». Затем в Windows 7 выбираем «Устранение неполадок», на следующем окне — «Сетевой адаптер» и следуем инструкциям на экране. В Vista выбираем «Диагностика и устранение неполадок».

В Windows XP просто щёлкаем правой кнопкой по иконке сети в системном трее и выбираем «Устранения неполадок». В Windows 8 указываем в правый верхний угол экрана, открываем поиск и вводим «устранение неполадок». Выбираем «Устранение неполадок сетевого адаптера», «Настройки», «Сеть и интернет» и «Сетевой адаптер».

Если же вы сталкиваетесь с постоянной потерей сигнала на смартфоне и планшете под управлением Android, стоит попробовать утилиту Wifi Fixer. Конечно, это бесплатное приложение само по себе не усиливает сигнал и не предотвращает отключения, но оно сможет автоматически определить источник проблем и постараться их устранить.

9. Находим оптимальное место для точки доступа

Очень важно правильно расположить точку доступа Wi-Fi, чтобы сигнал был одинаково хорошо доступен всем потенциальным потребителям. Теоретически хот-спот должен находиться в середине обслуживаемой площади. При этом нежелательно, чтобы на пути сигнала находились капитальные стены, металлические предметы, силовые кабели и другие беспроводные радиоизлучатели. К сожалению, всё это придётся проделывать опытным путём, но, следуя этим принципам, можно добиться стабильного приёма на всей площади покрытия.

Один компьютер забирает всю скорость интернета?

morozko1993, дело в роутере. попробуйте на OpenWRT прошиться на крайний случай.

А вообще, я сам много нервов с роутерами потратил. Особенно роутеры не любили дружить с макбуками. Да и первый роутер у меня появился в году 2008 наверное, dir-300 всеми известный.

Так вот, сейчас у меня полностью решена проблема подключений девайсов, в связке работают два роутера — D-Link DIR-860L а на другой стороне квартиры — Xiaomi router 3, оба имеют стандарт ac1200 и никаких проблем с роутерами больше не имею.

Перехват трафика Wi-Fi со своего роутера: техники и снифферы

Привет! Эта статья будет про перехват трафика Wi-Fi роутера в целях выявления утечек в личной сети. Узнаем, как всякие злодеи пытаются проводить такие атаки, посмотрим на методы защиты, просто послушаем ерундовые истории. В общем, кратко и по сути.

Статья, наш портал WiFiGid и автор не призывают к нарушающим закон действиям. Все описанное применяется исключительно в сети, где у вас имеется разрешение на подобные деяния, в целях повышения безопасности этой сети. Все злодеи идут лесом.

Очень мало теории

Все технологии перехвата трафика базируются на технике MITM – Man In The Middle – Человек Посередине. Т.е. атакующее устройство внедряется между отправителем и получателем, транслирую весь трафик через себя. Подобное в локальной сети возможно из-за уязвимости ARP протокола. Вы можете подделать широковещательный ответ, а все подключенные устройства в рамках одного сегмента сети будут думать, что вы, например, роутер.

На этом ARP-спуфинге и построены многие программы и скрипты. Конечно же, все доступно открыто и безвозмездно, при условии использования для тестирования безопасности своей сети. Техники применения нескольких из них мы и рассмотрим ниже.

Предупреждение. Пользуясь общественными сетями, вы подвергаете себя опасности эксплуатации этой уязвимости. Будьте осторожны, не пользуйтесь в таких сетях ресурсами, которые могут привести к утечкам ваших паролей.

Методы защиты

На любую атаку есть свои методы защиты, иначе бы и не было возможности скрыться от всего этого. Вот основные фронты обороны:

- Специальные ARP-мониторы. Например, arpwatch и BitCometAntiARP. Их суть – установить соответствие между IP и MAC, а в случае подмены принять решение (заблокировать).

- Создание виртуальных сетей VLAN. Т.е. можно выделить доверенные сегменты сети и «гостевые». В рамках сегмента проведение атаки будет возможным.

- VPN подключения – PPTP и PPPoE.

- Шифрование трафика. Например, используя IPSec.

Cain&Abel

Cain&Abel (Каин и Авель) – классический инструмент для проведения ARP-атак. Упоминается во всех учебниках безопасников очень долгие годы (и даже в последней редакции EC-Council). Графический инструмент, Windows, все интуитивно понятно. Ниже будет пример использования.

- Запускаем программу и переходим на вкладку Сниффера:

- Нужно, чтобы здесь отобразились устройства сети. Если их нет, нажимаем на значок плюса:

- Теперь идем в ARP и снова нажимаем на плюс:

- Выбираем подмену – слева адрес жертвы, справа другое устройства (будем маскироваться под роутер):

- Смотрим статус. Poisoning означает, что перехват начался, подмена выполнена успешно:

- На вкладке Passwords будут перехваченные данные.

Airodump и Wireshark

Использование этих инструментов не ограничено этим частным случаем.

Этот очень краткий раздел посвящен пользователям Kali Linux. Все знают, что здесь есть готовые средства использования перехвата, поэтому знатокам исключительно для справки. Примерный алгоритм действий (для использования беспроводного адаптера):

- Переходим нашу Wi-Fi карту в режим монитора. В таком режиме беспроводной адаптер не фильтрует все пакеты (которые были отправлены не ему), а принимает все. Вариантов сделать это много, наверняка знаете свой самый удобный.

- Запускаете Airodump. Например, следующая команда выведет открытые сети:

- А теперь для выбранного канала можно начать перехват данных и запись их в отдельный файл:

sudo airodump-ng ИНТЕРФЕЙС –channel НОМЕР –write openap

- Перехваченные данные собираются в файл с известным расширением .cap. Открывать и читать его могут много программ, но самая известная из них – WireShark. Т.е. запускаете Вайршарк, скармливаете ей этот файл и уже самостоятельно разбираете полученные пакеты так, как вам нужно или с какой целью планировали перехватить данные. На скриншоте ниже установлен фильтр на анализ HTTP пакетов (именно на нем работают сайты):

Intercepter-NG

Еще одна понятная и простая утилита. Среди новых статей именно ее отмечают больше, чем даже классику Каина-Авеля. Так что кратко разберем и эту чудо-утилитку.

Т.е. здесь делается все то же самое – выбираются устройства, создается подмена, ожидаются пакеты, из которых уже извлекаются пароли. Бонусом при чуть более глубоком исследовании обнаруживаются приятные инструменты вроде подмены HTTPS и сайтов (да, это очередной швейцарский нож, который не только делает перехват трафика).

А что для Android?

А Android и тем более всякие iOS лично я вообще не рекомендую использовать в профессии безопасника на текущий день. Если только не использовать мобильную Кали… Из доступных же общей публике сейчас не осталось почти ничего для перехвата трафика с телефона. Т.е. если вы не профи – мимо, если же вы разбираетесь – Кали.

В былые времена на Андроиде была доступна DroidSheep. Но со временем «овца» не так уж и много шерсти дает. Но DNS и ARP-спуфинг поддерживает. В теории возможно применение как поддельной точки доступа.

Fern Wifi Wireless Cracker

Еще одна популярная в последнее время программка на Линукс, являющая оболочкой для многих известных утилит. Это комбайн с возможностями перехватывать и сохранять данных (в том числе паролей и кук).

На этом статью и заканчиваю. Инструментарий, как и технологии, меняются не так часто, но если вдруг в будущем появится инструмент, обходящий по популярности описанные выше – я его обязательно добавлю к общему списку. Вы же в свою очередь можете поделиться своим мнением в комментариях. Берегите себя и своих близких!

Как забрать весь трафик с роутера

Перехват трафика Wi-Fi со своего роутера: техники и снифферы

Привет! Эта статья будет про перехват трафика Wi-Fi роутера в целях выявления утечек в личной сети. Узнаем, как всякие злодеи пытаются проводить такие атаки, посмотрим на методы защиты, просто послушаем ерундовые истории. В общем, кратко и по сути.

Статья, наш портал WiFiGid и автор не призывают к нарушающим закон действиям. Все описанное применяется исключительно в сети, где у вас имеется разрешение на подобные деяния, в целях повышения безопасности этой сети. Все злодеи идут лесом.

Очень мало теории

Все технологии перехвата трафика базируются на технике MITM – Man In The Middle – Человек Посередине. Т.е. атакующее устройство внедряется между отправителем и получателем, транслирую весь трафик через себя. Подобное в локальной сети возможно из-за уязвимости ARP протокола. Вы можете подделать широковещательный ответ, а все подключенные устройства в рамках одного сегмента сети будут думать, что вы, например, роутер.

На этом ARP-спуфинге и построены многие программы и скрипты. Конечно же, все доступно открыто и безвозмездно, при условии использования для тестирования безопасности своей сети. Техники применения нескольких из них мы и рассмотрим ниже.

Предупреждение. Пользуясь общественными сетями, вы подвергаете себя опасности эксплуатации этой уязвимости. Будьте осторожны, не пользуйтесь в таких сетях ресурсами, которые могут привести к утечкам ваших паролей.

Методы защиты

На любую атаку есть свои методы защиты, иначе бы и не было возможности скрыться от всего этого. Вот основные фронты обороны:

- Специальные ARP-мониторы. Например, arpwatch и BitCometAntiARP. Их суть – установить соответствие между IP и MAC, а в случае подмены принять решение (заблокировать).

- Создание виртуальных сетей VLAN. Т.е. можно выделить доверенные сегменты сети и «гостевые». В рамках сегмента проведение атаки будет возможным.

- VPN подключения – PPTP и PPPoE.

- Шифрование трафика. Например, используя IPSec.

Cain&Abel

Cain&Abel (Каин и Авель) – классический инструмент для проведения ARP-атак. Упоминается во всех учебниках безопасников очень долгие годы (и даже в последней редакции EC-Council). Графический инструмент, Windows, все интуитивно понятно. Ниже будет пример использования.

- Запускаем программу и переходим на вкладку Сниффера:

- Нужно, чтобы здесь отобразились устройства сети. Если их нет, нажимаем на значок плюса:

- Теперь идем в ARP и снова нажимаем на плюс:

- Выбираем подмену – слева адрес жертвы, справа другое устройства (будем маскироваться под роутер):

- Смотрим статус. Poisoning означает, что перехват начался, подмена выполнена успешно:

- На вкладке Passwords будут перехваченные данные.

Airodump и Wireshark

Использование этих инструментов не ограничено этим частным случаем.

Этот очень краткий раздел посвящен пользователям Kali Linux. Все знают, что здесь есть готовые средства использования перехвата, поэтому знатокам исключительно для справки. Примерный алгоритм действий (для использования беспроводного адаптера):

- Переходим нашу Wi-Fi карту в режим монитора. В таком режиме беспроводной адаптер не фильтрует все пакеты (которые были отправлены не ему), а принимает все. Вариантов сделать это много, наверняка знаете свой самый удобный.

- Запускаете Airodump. Например, следующая команда выведет открытые сети:

- А теперь для выбранного канала можно начать перехват данных и запись их в отдельный файл:

sudo airodump-ng ИНТЕРФЕЙС –channel НОМЕР –write openap

- Перехваченные данные собираются в файл с известным расширением .cap. Открывать и читать его могут много программ, но самая известная из них – WireShark. Т.е. запускаете Вайршарк, скармливаете ей этот файл и уже самостоятельно разбираете полученные пакеты так, как вам нужно или с какой целью планировали перехватить данные. На скриншоте ниже установлен фильтр на анализ HTTP пакетов (именно на нем работают сайты):

Intercepter-NG

Еще одна понятная и простая утилита. Среди новых статей именно ее отмечают больше, чем даже классику Каина-Авеля. Так что кратко разберем и эту чудо-утилитку.

Т.е. здесь делается все то же самое – выбираются устройства, создается подмена, ожидаются пакеты, из которых уже извлекаются пароли. Бонусом при чуть более глубоком исследовании обнаруживаются приятные инструменты вроде подмены HTTPS и сайтов (да, это очередной швейцарский нож, который не только делает перехват трафика).

А что для Android?

А Android и тем более всякие iOS лично я вообще не рекомендую использовать в профессии безопасника на текущий день. Если только не использовать мобильную Кали… Из доступных же общей публике сейчас не осталось почти ничего для перехвата трафика с телефона. Т.е. если вы не профи – мимо, если же вы разбираетесь – Кали.

В былые времена на Андроиде была доступна DroidSheep. Но со временем «овца» не так уж и много шерсти дает. Но DNS и ARP-спуфинг поддерживает. В теории возможно применение как поддельной точки доступа.

Fern Wifi Wireless Cracker

Еще одна популярная в последнее время программка на Линукс, являющая оболочкой для многих известных утилит. Это комбайн с возможностями перехватывать и сохранять данных (в том числе паролей и кук).

На этом статью и заканчиваю. Инструментарий, как и технологии, меняются не так часто, но если вдруг в будущем появится инструмент, обходящий по популярности описанные выше – я его обязательно добавлю к общему списку. Вы же в свою очередь можете поделиться своим мнением в комментариях. Берегите себя и своих близких!

Перехватываем трафик идущий через роутер

В данной теме, я расскажу как перехватывать часть трафика, идущего через роутер (в том числе wi-fi) . Техника атаки — ARP-spoofing .

Нам понадобиться бесплатный сниффер Cain&Abel .

Но для начала немножко теории.

ARP-spoofing — техника атаки в Ethernet сетях, позволяющая перехватывать трафик между хостами. Основана на использовании протокола ARP.

При использовании в распределённой ВС алгоритмов удалённого поиска существует возможность осуществления в такой сети типовой удалённой атаки «ложный объект РВС». Анализ безопасности протокола ARP показывает, что, перехватив на атакующем хосте внутри данного сегмента сети широковещательный ARP-запрос, можно послать ложный ARP-ответ, в котором объявить себя искомым хостом (например, маршрутизатором), и в дальнейшем активно контролировать сетевой трафик дезинформированного хоста, воздействуя на него по схеме «ложный объект РВС».

Как уберечься от ARP спуффинга ?

1)Использовать спец. программы. (Например: arpwatch, BitCometAntiARP и др.)

2)Организация VLAN’ов

3)Использование PPTP и PPPoE

4)Настроить в локальной сети IPSec (шифрованный трафик между узлами вместо открытого)

Как забрать весь интернет с wifi себе на телефон?

Кто из операторов сотовой связи разрешает раздавать wifi с мобильного устройства?

сидел на МТС безлимитище. там ограничение на раздачу,перешел в Теле 2. первые два месяца пользовался без граничений на раздачу через шнур на Пк,но сейчас при попытке включить раздачу оператор тупо отключает инет на смартфоне. Думаю снова перейти на Мтс

2 5 · Хороший ответ

Как раздать интернет на ps4 с телефона и не платить за раздачу мтс безлимитище?

Есть программа PdaNet. С ее помощью лимитный 4G hotspot интернет становится безлимитным. Работает для ipad, windows, андроид. Для linux можно раздать с другого компьютера с windows.

Как «это», когда ты подключился к Wi-Fi, но без «интернета»? (Мне нужен развернутый).

Народ вы прочтите вопрос прежде чем ответить. Вам говорять что включение без доступа. вот у меня тоже самое. я сижу в интернете в ноуте. а вот устройство подключенное к ноуту по вай вай без доступа. Какой хрен тут не оплата. и нет интернета. когда я свободно нахожусь там. понимете? и не морочтье головы и так уже беспомощным людям. и совет мой тем.кто ищет помощь в сети. Это пустая трата времени. толковых советов вы тут не найдете.

Что лучше использовать дома: мобильный интернет или домашний Wi-Fi?

Не всё так однозначно, как может показаться на первый взгляд. Да, домашний wifi обычно быстрее мобильного интернета и, если у Вас, к примеру, умный дом или элементы, постоянно требующие интернета, к примеру различные датчики, датчики с сигнализацией, ip-камеры, то безусловно нужен стабильный домашний wifi. Но зачастую бывают случаи, когда человеку достаточно смартфона, с помощью которого можно при необходимости раздать интернет, или планшеты со своей сим-картой, то необходимость платить за домашний интернет каждый месяц отпадает. Тем более, что мобильные сети и средний домашний интернет не сильно различаются по скорости (сужу по Москве), а в скором времени разница вообще может стать незаметна обычному пользователю.

Как перехватывать трафик из вай фай сети: основы кибер защиты

В настоящее время многих пользователей интернета интересует вопрос, как перехватить данные клиентов по wifi. Главной причиной повышенного интереса к данной теме является организация надежной защиты собственных данных.

Перехват со своего роутера

Для того, чтобы перехватывать трафик в сети интернет, существует специальная техника, называемая, ARP-spoofing, основанная на применении ARP-протокола.

В случае использования последовательности удаленного поиска в интернет-пространстве возможно осуществить типовую удаленную атаку под названием «ложный объект РВС».

На основании анализа безопасности АRP был сделан вывод о том, что посредством перехвата трафика WiFi широковещательного ARP-запроса на производящем атаку хосте внутри данной области можно организовать отправку ложного ARP-ответа с объявлением себя требуемым хостом (роутером). Это позволяет злоумышленникам брать под контроль трафик того хоста, который дезинформировали, и воздействовать по на него по ранее обговариваемой схеме.

Существует некий алгоритм, приводящий к перехвату трафика, состоящий из следующих этапов:

- Запуск сниффера;

- Переход во вкладку «Сниффер»;

- Акцентирование внимания на подключенных устройствах;

- Переход по ссылке в ARP;

- Нажатие на плюс;

- Выбор атакуемого хоста в левой части выплывшего окна;

- Выбор другого компьютера в правой части выплывшего окна;

- Ожидание появления статуса «Poisoning» у атакуемого хоста;

- Переход в «Passwords»;

- Копирование требуемых данных.

Профилактика ARP-спуффинга

В настоящее время ARP-спуффинг является распространенной атакой. Для того чтобы защитить свою сеть, необходимо выполнить ряд не связанных между собой действий:

- Применять для организации надежной защиты специальные программы, в частности, arpwatch, BitCometAntiARP и ряд аналогичных им;

- Проводить организацию VLAN’ов;

- Использовать PPTP и PPPoE;

- Произвести настройку в локальной сети шифровального трафика IPSec ( в том случае, когда он открыт).

Также известны ситуации, когда защита от вклинивания и перехвата вай фай трафика осуществляются механизмом Dynamic ARP Inspection (Protection). Он заключается в том, что пользователь сам задает такие порты коммутатора, которые он считает достоверными, и наоборот.

Надежный порт — это порт с подключенными клиентами.

Все заданные недостоверные порты проверяются механизмом, в то время как исходящая информация от достоверных портов не отбрасывается.

Перехват ARP-запросов и ARP-ответов от подозрительных портов осуществляется коммутатором перед отправкой. Также происходит сравнение MAC-адресов и IP-адресов на их соответствие с учетом статистических записей и баз данных привязки DHCP.

Для того, чтобы включить защиту, необходимо в коммутаторах вызвать команду «Switch(config)# ip arp inspection vlan 1».

Чтобы осуществить настройку доверенного порта, нужно ввести «Switch(config)# interface gigabitethernet1/0/1» и «Switch(config-if)# ip arp inspection trust».

При отсутствии коммутатора, призванного решить проблемы атак, можно закачать программу arpwatch. Принцип ее действия основан на отслеживании соответствия IP- и MAC-адресов. В случае обнаружения аномальных ситуаций производит их фиксацию в системном логе.

Обратите внимание! К главному недостатку данной и аналогичных программ защиты следует отнести тот факт, что им необходимо осуществлять работу на защищаемых хостах или роутере, который переводит на защищаемую сеть.