Время на прочтение

3 мин

Количество просмотров 173K

На написание данной статьи меня сподвиг тот факт, что старший ребенок стал по ночам вместо того чтобы укладываться спать, смотреть на своем смартфоне всякие ролики на youtube, до поздней ночи, а так же замена домашнего роутера с TP-Link TL-WR1043ND на MikroTik RB951G-2HnD.

Поизучав интернеты, наткнулся на презентацию от 2017 года на канале микротика в ютубе. Там описывалось, как не надо делать и как делать правильно. Возможно, для многих продвинутых пользователей MikroTik и RouterOS это не будет открытием, но надеюсь что поможет начинающим пользователям, как я, не заблудиться в дебрях вариантов, предлагаемых в интернете.

Начнем с часто предлагаемого варианта в интернете (так не надо делать!!!):

● /ip firewall layer7-protocol

add name=youtube regexp="^.+(youtube).*$"

add name=facebook regexp="^.+(facebook).*$"

● /ip firewall filter

add action=drop chain=forward layer7-protocol=facebook

add action=drop chain=forward layer7-protocol=youtubeУ данного решения следующие минусы: высокая нагрузка на cpu, увеличенная latency, потеря пакетов, youtube и facebook не блокируются.

Почему так происходит? Каждое соединение проверяется снова и снова, Layer7 проверяется не в том месте, что приводит к проверке всего трафика.

Правильное решение

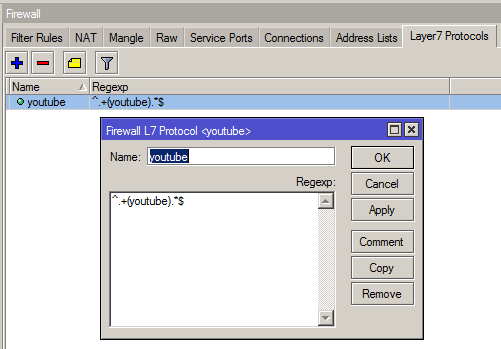

Создаем правило с регулярным выражением для Layer7:

● /ip firewall layer7-protocol

add name=youtube regexp="^.+(youtube).*$"Я блочил только ютуб, если нужен фейсбук или что-то иное, создает отдельные правила

add name=facebook regexp="^.+(facebook).*$"Можно создавать правила и для других сервисов стримминга видео, вот один из вариантов:

regexp=”^.*youtube.com|youtu.be|netflix.com|vimeo.com|screen.yahoo.com|dailyMotion.com|hulu.com|twitch.tv|liveleak.com|vine.co|break.com|tv.com|metacafe.com|viewster.com).*$”Далее создаем правила для маркировки соединений и пакетов:

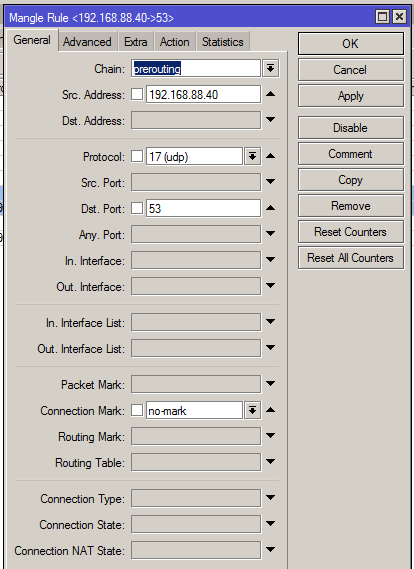

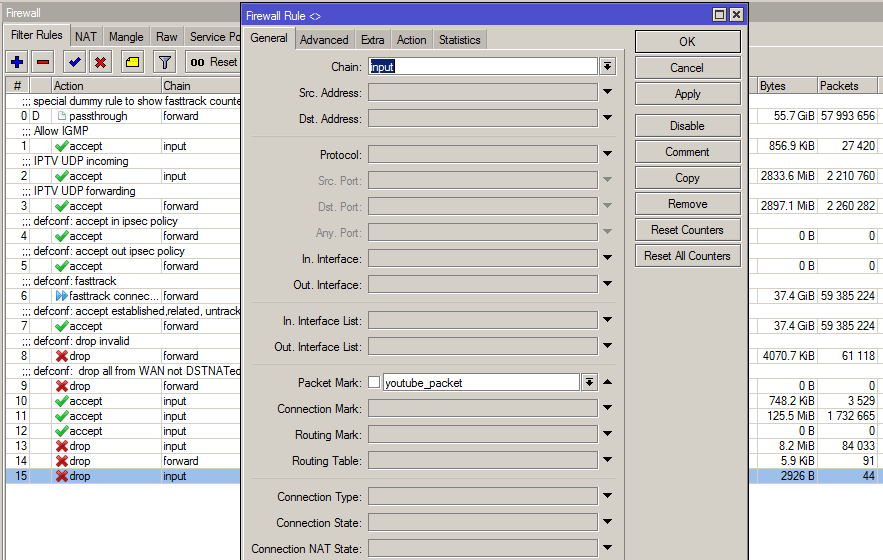

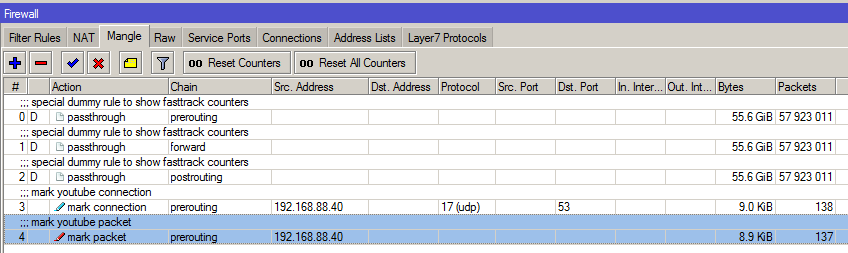

● /ip firewall mangle

add action=mark-connection chain=prerouting protocol=udp

dst-port=53 connection-mark=no-mark layer7-protocol=youtube new-connection-mark=youtube_conn passthrough=yes

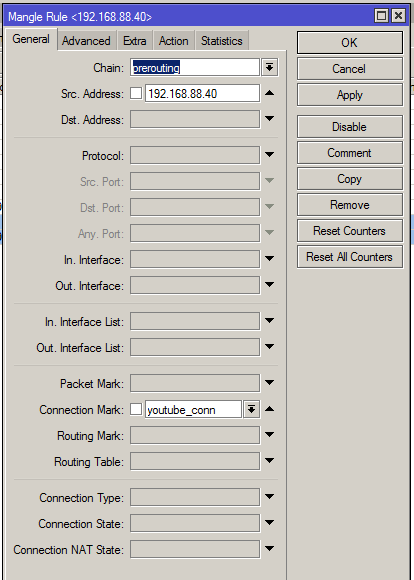

add action=mark-packet chain=prerouting connection-mark=youtube_conn new-packet-mark=youtube_packetи правила для фильтра файрвола:

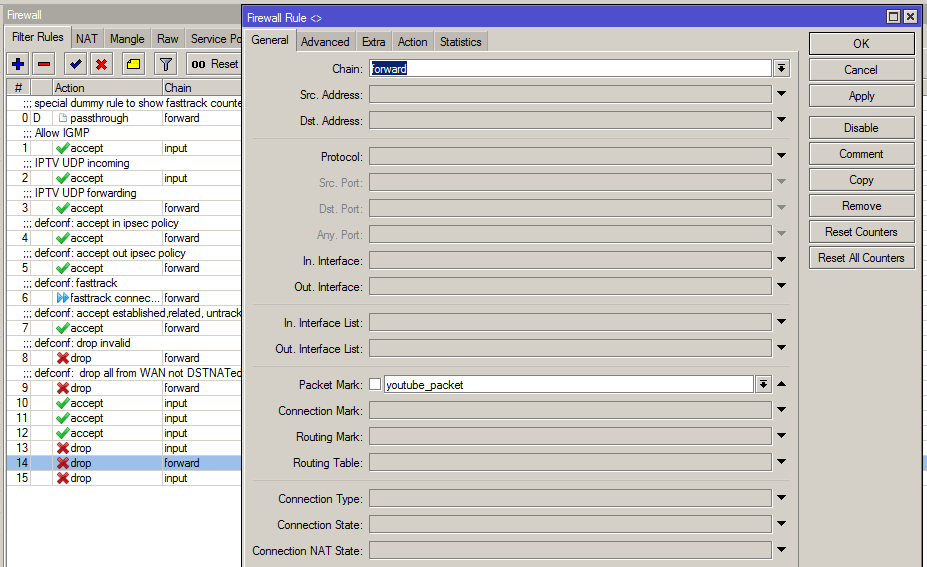

● /ip firewall filter

add action=drop chain=forward packet-mark=youtube_packet

add action=drop chain=input packet-mark=youtube_packetУ меня в домашней сети по dhcp раздаются статические ip-адреса, поэтому фильтр я применял к ip-адресу смартфона ребенка, можно создать группу адресов и применить к ней. Идем в меню IP>Firewall>AddressList нажимаем кнопку Add, вводим название группы и не забываем заполнить список адресов для блокировки.

Далее идем меню IP>Firewall>Mangle выбираем наши mark_connection и mark_packet и в поле Src. Address вбиваем блокируемый ip либо группу.

Все, девайс остался без ютуба, жестко, но в воспитательных целях нужно.

Так же можно применять эти правила по расписанию.

Буду рад комментариями и поправкам, если вы заметите какие то неточности, т.к. это моя первая статья на Хабре. По материалам канала MikroTik на Youtube. Внимание, эта статья не о том как ограничить доступ ребенку в интернет, ограничение доступа в ютуб — это просто пример. Статья об одном из способов ограничения доступа к нежелательным ресурсам.

Updt1, от avelor, блок по mac:

● /ip firewall filter

add chain=input src-mac-address=aa:bb:cc:dd:ee:ff action=drop

add chain=forward src-mac-address=aa:bb:cc:dd:ee:ff action=dropможно заблочить и в dhcp — сделать lease и жмякнуть block access

Как быстро закрыть доступ к сайту

Начнем с самого простого. У нас есть роутер Mikrotik, утилита winbox и желание конкретному пользователю установить запрет на посещение определенного сайта. В моем примере это будет запрет на доступ к сайту одноклассники – ok.ru. Подключаемся к роутеру и идем в раздел IP -> Firewall, открываем вкладку Address List:

Нажимаем на + и создаем список для блокировки сайта:

Мы заполнили 2 поля:

- Name – имя списка. Может быть любым.

- Address – адрес сайта. Параметр может принимать значения как ip адреса, так и доменного имени.

После добавления списка с адресом в виде доменного имени, происходит автоматический резолв имени в ip адрес. После этого создаются динамические записи в списке уже из конкретных IP адресов. Эти IP адреса берутся из записей типа A в DNS.

У сайта может быть несколько разных доменных имен. Они могут резолвиться в разные IP адреса, так что имеет смысл добавить в список все домены, которые вам известны.

Я добавил на всякий случай адрес odnoklassniki.ru, но по факту в этом нет смысла, так как он резолвится в те же самые ip адреса, что и ok.ru. Новых динамических записей не добавилось.

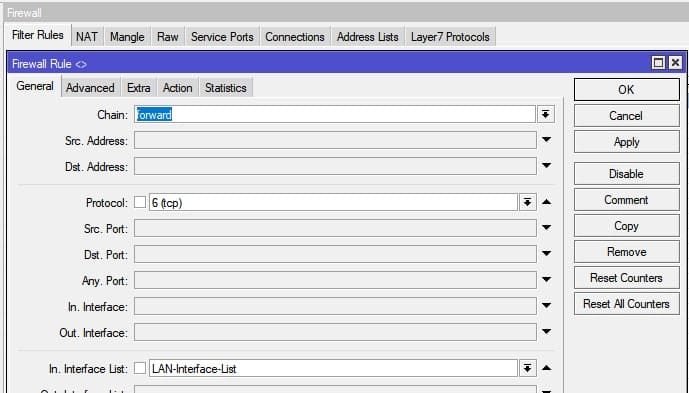

Теперь настраиваем правило блокировки с использованием созданного ранее списка. Для этого идем на вкладку Filter Rules и добавляем новое правило.

- Chain – forward. Цепочка для транзитных пакетов, которые идут через роутер. В том числе все, что проходит из локальной сети.

- Src. Address – 192.168.13.16. IP ардес, для которого будет работать блокировка. Если хотите заблокировать сайт для всех, можно просто не заполнять это поле. Вместо ip адреса можно указать разом всю подсеть – 192.168.13.0/24.

- Protocol – tcp. Если не указывать протокол, то тоже будет работать блокировка, но чем более конкретно указано правило, тем лучше в общем случае.

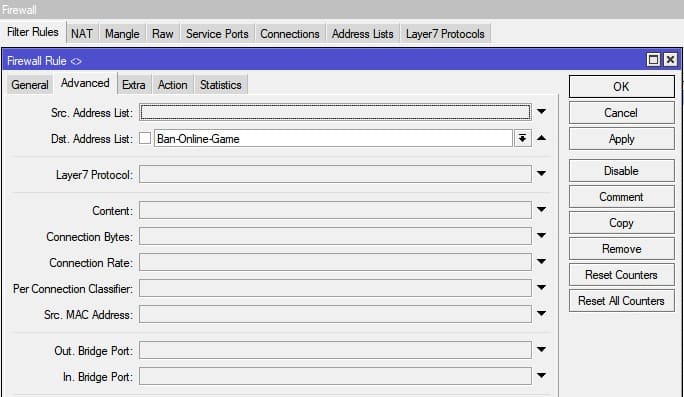

Переходим на вкладку Advanced и указываем там список odnoklassniki, который создали ранее.

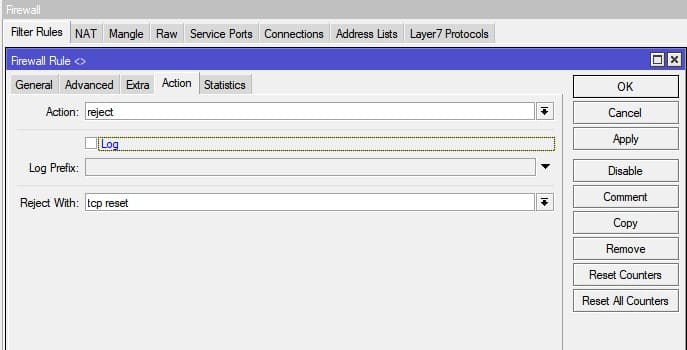

Далее открываем вкладку Action.

Тут все просто – отбрасываем указанные пакеты, отправляя в ответ ошибку icmp – icmp-network-unreachable. На время отладки можете поставить галочку log, чтобы в логе видеть все сработанные правила с блокировкой социальной сети.

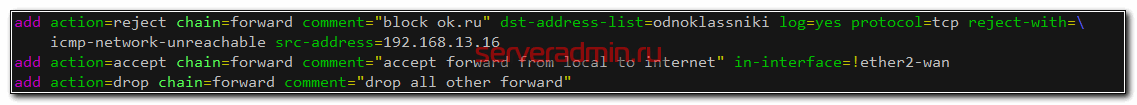

Для того, чтобы правило блокировки работало, его необходимо разместить в списке выше правила, разрешающего трафик из локальной сети в интернет. У меня примерно так получилось.

На этом основная настройка закончена. В данный момент правило по фильтрации сайта уже работает. Мы с помощью стандартных средств mikrotik смогли заблокировать ok.ru. Это нетрудно проверить на клиенте. При попытке открыть адрес сайта популярной соц. сети он получит следующее сообщение в браузере.

В данном случае мы в ручном режиме сделали блокировку сайта конкретному пользователю. Если у вас таких сайтов и пользователей много, процесс надо по-возможности автоматизировать.

Черный список сайтов для фильтрации

Для того, чтобы не создавать отдельные правила для каждого сайта, можно просто создать общий список блокировки и добавлять туда домены. Покажу на примере популярных видеохостингов. Настроим блокировку одним правилом youtube.com, vimeo.com, rutube.ru, ivi.ru, video.mail.ru. Для этого идем в раздел IP -> Firewall -> Address List и добавляем их все туда. Получился такой статический список.

На основе этого списка сформировался набор динамических записей с ip адресами добавленных доменов.

Дальше точно так же создаем правило блокировки в firewall, как мы это сделали в предыдущем примере с одним сайтом, только указываем наш список видеохостингов. В данном случае принципиальной разницы нет, один у нас сайт или список.

Когда будете тестировать блокировку, обратите внимание, есть ли у вас выше в firewall правила для уже установленных соединений. Во время теста может так получиться, что правило блокировки не будет работать из-за того, что у вас соединения уже установлены и не доходят до блокирующего правила.

Запретить социальные сети в mikrotik

Сейчас на примере списка социальных сетей разберу еще один подход к блокировке сайтов в mikrotik. Он будет основываться не на резолве доменных имен в ip адреса, а на анализе содержимого пакетов с помощью Layer7 Protocol. Его преимущество именно в том, что он анализирует содержимое пакетов. Теоретически, это более надежный способ блокировки, так как ip адреса сайтов могут меняться. В случае статических правил с ip адресами это может приводить к тому, что в какой-то момент они станут не актуальны. С эти тоже можно бороться, обновляя списки, но это отдельная тема.

Я расскажу, как использовать Layer7 Protocol в микротике для блокировки социальных сетей просто для примера, чтобы вы знали, что есть такой механизм и его можно использовать.

Для этого создаем правило Layer7 Protocol в соответствующем разделе Winbox IP -> Firewall -> Layer7 Protocols для блокировки социальной сети facebook.

/ip firewall layer7-protocol add name=facebook regexp="^.+(facebook).*\$"

Теперь нам нужно промаркировать все соединения и пакеты в dns запросах, где будет совпадение с созданным ранее правилом. Идем во вкладку Mangle и добавляем правило маркировки соединений.

Чтобы не перепутать какие-то параметры, можете просто ввести в консоли команду и проверить созданное правило.

/ip firewall mangle add action=mark-connection chain=prerouting protocol=udp dst-port=53 connection-mark=no-mark layer7-protocol=facebook new-connection-mark=facebook_conn passthrough=yes

И еще одно правило для маркировки пакетов на основе промаркированного выше соединения.

add action=mark-packet chain=prerouting connection-mark=facebook_conn new-packet-mark=facebook_packet

Пакеты промаркировали. Теперь создаем 2 блокирующих правила для цепочек input и forward. Для этого идем во вкладку Filter Rules и добавляем 2 правила. Я не буду показывать картинки, их и так уже полно в статье. Правила простые, введите их в консоль сами.

add action=drop chain=forward packet-mark=facebook_packet add action=drop chain=input packet-mark=facebook_packet

Далее важно эти правила правильно расположить в списке правил. Они обязательно должны быть выше разрешающих правил для цепочек input и forward. Примерно так.

add action=drop chain=input comment="block facebook" log=yes packet-mark=facebook_packet add action=accept chain=input comment="Local Input" in-interface=!ether2-wan src-address=192.168.13.0/24 add action=drop chain=forward comment="block facebook" log=yes packet-mark=facebook_packet add action=accept chain=forward comment="accept forward from local to internet" in-interface=!ether2-wan

На время отладки я включаю логирование правил, обнуляю счетчики и начинаю тестировать. Если что-то пойдет не так, проверьте так же счетчики в разделе Mangle. Если там будет пусто, значит ошибка либо в правиле Layer7 Protocols, либо в самих правилах маркировки. Я, когда тестировал, неправильно расположил правила в Firewall. В итоге в правилах маркировки счетчики росли, пакеты маркировались, но блокировки не было. Это было видно по нулевым счетчикам в Firewall. После того, как правильно расположил правила, блокировка социальной сети facebook заработала как надо.

Объясняю логику работы данной блокировки. Мы маркируем все соединения к dns серверу, удовлетворяющие указанному regex в правиле Layer7. Далее маркируем все пакеты из этого соединения. Потом в фаерволе блокируем эти соединения. Если клиент использует DNS сервер на микротике, запросы блокируются правилом цепочки input, если используется сторонний, то в блок пакеты попадают по правилу цепочки forward. В итоге у клиента не работает резолвинг доменного имени в ip и он не может попасть на сайт через браузер. Конечно, при желании, эту блокировку соцсети можно обойти. Для наибольшей эффективности надо комбинировать оба предложенных в статье способа.

Для тех, кому интересно, почему я описал именно такой способ блокирования нежелательных сайтов, поясню. Подсмотрел его в недавно переведенной мной презентации от сотрудника Mikrotik, где он дает рекомендации по настройке. Я просто попробовал его реализовать и все получилось. Решил его добавить в эту статью. Все вопросы и претензии по реализации прошу отправлять автору метода, не мне 🙂 Мопед, как говорится, не мой.

Блокировка рекламы средствами mikrotik

С помощью изученного средства по ограничению доступа к сайтам достаточно просто блокировать любую рекламу. Для примера рассмотрим вариант по блокировке рекламы в Skype. Так как я знаю адреса серверов, куда скайп лезет за рекламой, я могу его заблокировать в mikrotik. У меня есть список:

rad.msn.com apps.skype.com vortex-win.data.microsoft.com settings-win.data.microsoft.com

Это адреса, откуда загружается реклама. Списки эти могут меняться время от времени, нужно периодически проверять и обновлять. Самому подготовить список рекламных адресов для конкретного сервиса можно, к примеру, с помощью настройки собственного dns сервера и включения логирования запросов.

Дальше как обычно создаем regexp выражение для списка адресов:

^.+(rad.msn.com|apps.skype.com|vortex-win.data.microsoft.com|settings-win.data.microsoft.com).*$

Либо делаете список с dns именами, как я показал в самом начале, если не хотите использовать Layer7 для этого. Добавляем новое правило блокировки в firewall, подключаем к нему список, созданный ранее и наслаждаемся работой скайпа без рекламы.

- Блокирование сайтов по имени

- Блокирование сайтов по IP-адресу

- Блокирование HTTPS сайтов

- Блокирование сайтов с помощью статических DNS записей

- Блокирование сайтов с помощью Proxy сервера

В этой инструкции вы узнаете, как заблокировать любой сайт в роутере MikroTik, социальную сеть одноклассники, вконтакте и т.п.

Блокирование сайтов по имени

В MikroTik RouterOS, начиная с версии 6.36, появилась возможность указывать DNS-имена сайтов в адрес-листах, а роутер сам определяет их IP-адреса или диапазоны IP-адресов. Поэтому процесс блокировки сайтов с помощью фаервола существенно упростился.

В RouterOS 6.36 и выше откройте меню NewTerminal и выполните следующие команды для блокировки сайтов:

# Добавляем список запрещенных сайтов с названием BlockedSites

/ip firewall address-list add list=BlockedSites address=youtube.com disabled=no

/ip firewall address-list add list=BlockedSites address=vk.com disabled=no

/ip firewall address-list add list=BlockedSites address=ok.ru disabled=no

# Добавляем в фаервол правило блокировки сайтов из списка BlockedSites

/ip firewall filter add chain=forward src-address-list=BlockedSites protocol=tcp action=reject reject-with=tcp-reset comment=»BlockedSites» disabled=no

# Перемещаем в фаерволе правило BlockedSites вверх выше остальных правил

/ip firewall filter move [find comment=»BlockedSites»] 1

# Перемещаем в фаерволе правило BlockedSites вверх выше остальных правил

/ip firewall filter move [find comment=»BlockedSites»] 1

Cписок запрещенных сайтов можно редактировать в меню IP — Firewall на вкладке Address Lists.

Правило блокировки находится в меню IP — Firewall на вкладке Filter Rules.

RouterOS по имени сайта неплохо определяет диапазоны IP-адресов, но не идеально. Мне не удалось с помощью данного способа заблокировать сайты facebook.com и instagram.com, поскольку MikroTik нашел не все необходимые диапазоны IP-адресов. Пришлось вручную найти необходимые IP-адреса и добавить их. Как это сделать, написано ниже.

Блокирование сайтов по IP-адресу

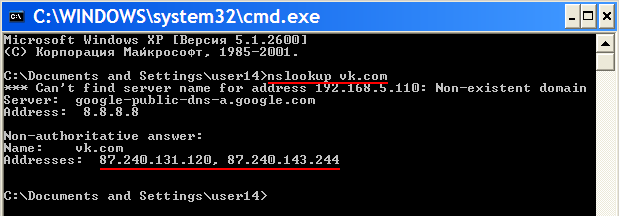

Фаервол позволяет заблокировать сайт по его IP-адресу. Узнать IP-адрес сайта можно в Windows, набрав в консоли команду nslookup имя сайта, например nslookup vk.com.

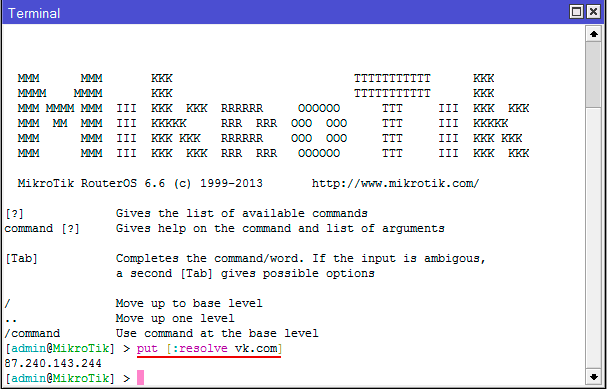

Чтобы выполнить команду nslookup в маршрутизаторе MikroTik, откройте меню New Terminal и выполните команду-аналог put [:resolve vk.com]

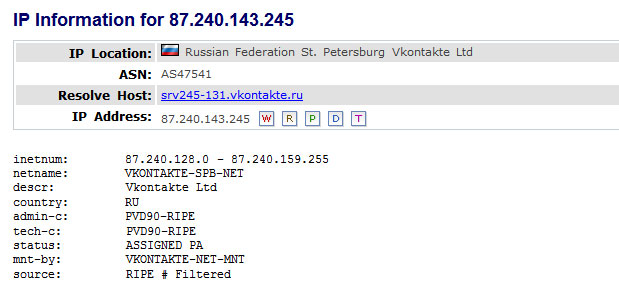

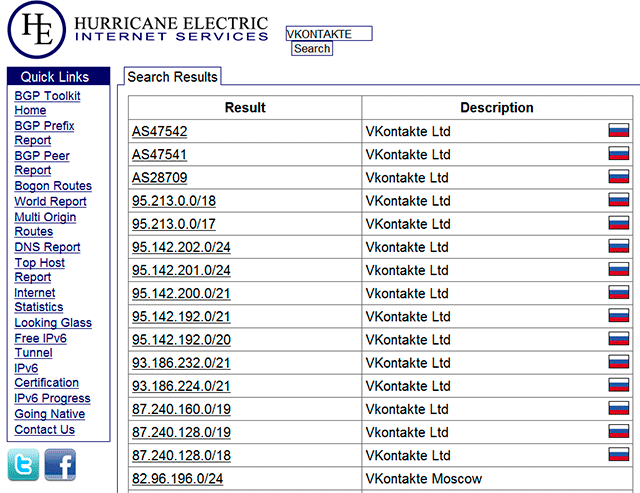

Сайты социальных сетей имеют много серверов с разными IP-адресами и вышеуказанные команды могут не показать адреса всех серверов. Поэтому лучше всего с помощью онлайн сервисов whois узнать, какие сети принадлежат данной социальной сети. Например, Vkontakte Ltd принадлежит сеть 87.240.128.0/18 и 93.186.224.0/22.

В поиске IP-адресов также поможет сервис bgp.he.net

После того, как мы узнали нужные нам IP-адреса, выполните в терминале MikroTik следующие команды:

# Добавляем список запрещенных IP-адресов с названием BlockedSites

/ip firewall address-list add list=BlockedSites address=87.240.143.244 disabled=no

/ip firewall address-list add list=BlockedSites address=87.240.128.0/18 disabled=no

/ip firewall address-list add list=BlockedSites address=93.186.224.0/22 disabled=no

# Добавляем в фаервол правило блокировки IP-адресов из списка BlockedSites

/ip firewall filter add chain=forward src-address-list=BlockedSites protocol=tcp action=reject reject-with=tcp-reset comment=»BlockedSites» disabled=no

# Перемещаем в фаерволе правило BlockedSites вверх выше остальных правил

/ip firewall filter move [find comment=»BlockedSites»] 1

Блокирование социальных сетей довольно трудоемкий процесс, поскольку социальные сети открывают дубликаты своих сайтов с другими именами и IP адресами серверов. Продвинутые пользователи обходят ограничения еще с помощью сайтов анонимайзеров. Поэтому блокируя доступ к социальным сетям, вам также придется выискивать сайты анонимайзеры и тоже их блокировать.

Блокирование HTTPS сайтов

Сейчас в интернете много сайтов используют защищенный протокол https, который шифрует данные. Поэтому контент таких сайтов очень сложно фильтровать. В MikroTik RouterOS, начиная с версии 6.41.1, появилась возможность блокировать https-сайты (TLS трафик) с помощью расширения TLS SNI, называемого «TLS-HOST»

Например, чтобы заблокировать сайт youtube.com, выполните в терминале MikroTik следующие команды:

# Добавляем в фаервол правило блокировки HTTPS сайта

/ip firewall filter add chain=forward dst-port=443 protocol=tcp tls-host=*.youtube.com action=reject comment=»BlockHttpsSite» disabled=no

# Перемещаем в фаерволе правило BlockHttpsSite вверх выше остальных правил

/ip firewall filter move [find comment=»BlockHttpsSite»] 1

В параметре tls-host можно указывать имена сайтов, составленных с использованием синтаксиса GLOB. Этот синтаксис используют для создания подстановочных знаков в имени сайта.

Обратите внимание, что если фрейм TLS handshake будет фрагментирован на несколько TCP сегментов (пакетов), то невозможно будет сопоставить имя сайта и заблокировать его.

Блокирование сайтов с помощью статических DNS записей

Заблокировать доступ к сайту можно также, создав статическую DNS запись с названием сайта и несуществующим IP адресом для него, например 127.0.0.1. Перед именем сайта бывает автоматически приписывается www, поэтому нужно создавать две записи, например odnoklassniki.ru и www.odnoklassniki.ru

Откройте меню NewTerminal и выполните следующие команды для блокировки одноклассников:

/ip dns static add name=»odnoklassniki.ru» address=127.0.0.1

/ip dns static add name=»www.odnoklassniki.ru» address=127.0.0.1

У пользователей заблокированные сайты еще будут открываться некоторое время, потому что на компьютерах есть DNS кэш, в котором временно хранятся имена посещенных сайтов и их IP адреса. Для очистки DNS кэша на компьютере нужно запустить командную строку cmd и ввести команду ipconfig /flushdns.

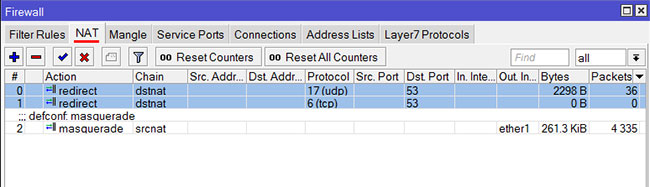

Такой способ блокирования сайтов будет работать только в том случае, если пользователь использует DNS сервер центрального роутера MikroTik. Если пользователь настроит вручную другой адрес DNS сервера, то ограничение работать не будет. Поэтому все DNS запросы необходимо завернуть на наш роутер. Для этого откройте меню New Terminal и выполните следующие команды:

/ip firewall nat

add chain=dstnat protocol=udp dst-port=53 action=redirect

add chain=dstnat protocol=tcp dst-port=53 action=redirect

Далее перейдите в меню IP — Firewall и на вкладке NAT переместите созданные правила вверх. Теперь все DNS запросы будут идти через наш роутер.

Блокирование сайтов с помощью Proxy-сервера

Закрыть доступ к сайтам можно также с использованием прозрачного proxy-сервера MikroTik.

Разрешим использование прокси-сервера и настроим его. Для этого откройте New Terminal и выполните следующие команды:

/ip proxy

set enabled=yes

set src-address=0.0.0.0

set port=8080

set parent-proxy=0.0.0.0

set parent-proxy-port=0

set cache-administrator=»webmaster»

set max-cache-size=none

set cache-on-disk=no

set max-client-connections=600

set max-server-connections=600

set max-fresh-time=3d

set always-from-cache=no

set cache-hit-dscp=4

set serialize-connections=no

Делаем proxy-сервер прозрачным:

/ip firewall nat add chain=dstnat protocol=tcp dst-port=80 action=redirect to-ports=8080

Закрываем доступ к прокси-серверу со стороны интернета:

/ip firewall filter add chain=input in-interface= protocol=tcp dst-port=8080 action=drop

Вводим команду блокировки сайта:

/ip proxy access add dst-host=www.odnoklassniki.ru action=deny

Источник

Блокировка доступа к сайту в MikroTik, социальные сети, запрещенный контент

Текущая задача одна из самых распространенных в корпоративном сегменте – блокировка социальных сетей, доступ к личным почтовым ящикам и прочему запрещенному контенту. На каждом этапе развития RouterOS использовались разные методы:

- блокировка по IP;

- блокировка по контенту в фильтре firewall;

- использование протоколов L7.

Как заблокировать доступ к сайту в MikroTik

Это метод будет исключительно простым – блокировка будет осуществляться по записи DNS в Address List. Данная запись будет динамической, т.к. Address List в первую очередь работает с IP адресами, которые будет сопоставлять с данными используемого DNS сервера. Далее более наглядно.

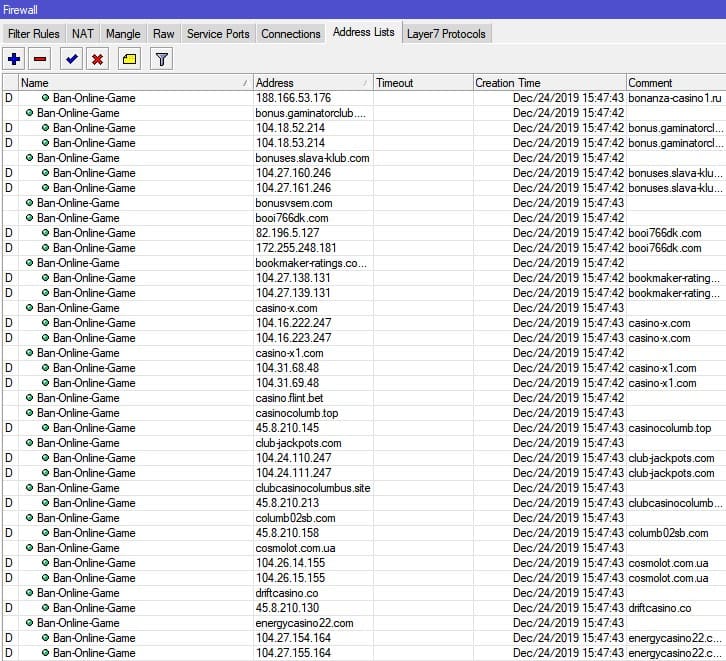

Пример будет основан на блокировании списка сайтов типа “онлайн казино”(ставки онлайн, букмекерские сайты, лото и прочие).

Настройка находится IP→Firewall→Address Lists

/ip firewall address-list add address=online-casino.net list=Ban-Online-Game

Показать весь список

/ip firewall address-list add address=slotoking.com list=Ban-Online-Game add address=1xbetua.com list=Ban-Online-Game add address=ua1xbet.com list=Ban-Online-Game add address=1xbet.ng list=Ban-Online-Game add address=ru.casinoglobal.info list=Ban-Online-Game add address=kingloto.com.ua list=Ban-Online-Game add address=riobet.com list=Ban-Online-Game add address=joycasino.com list=Ban-Online-Game add address=slotclub.casino list=Ban-Online-Game add address=www.pin-up-ua.com list=Ban-Online-Game add address=casino-x1.com list=Ban-Online-Game add address=roxcasino43.com list=Ban-Online-Game add address=flint.bet list=Ban-Online-Game add address=www.favorit.com.ua list=Ban-Online-Game add address=pmcasinowin.org list=Ban-Online-Game add address=777splay.com list=Ban-Online-Game add address=wulkan777.com list=Ban-Online-Game add address=zolotoloto.com list=Ban-Online-Game add address=goxbet.com list=Ban-Online-Game add address=slotor.com list=Ban-Online-Game add address=ru.888casino-game.com list=Ban-Online-Game add address=www.parimatch.com list=Ban-Online-Game add address=www.footboom.com list=Ban-Online-Game add address=www.sports.ru list=Ban-Online-Game add address=www.favbet.by list=Ban-Online-Game add address=www.ligastavok.ru list=Ban-Online-Game add address=winline.ru list=Ban-Online-Game add address=bookmaker-ratings.com.ua list=Ban-Online-Game add address=www.favbet.com list=Ban-Online-Game add address=www.fonbet.ru list=Ban-Online-Game add address=1xstavka.ru list=Ban-Online-Game add address=legalbet.ru list=Ban-Online-Game add address=fan-sport.com.ua list=Ban-Online-Game add address=www.marathonbet.com list=Ban-Online-Game add address=melbet.com list=Ban-Online-Game add address=gorilla.com list=Ban-Online-Game add address=www.pinupbet-ua.com list=Ban-Online-Game add address=sports.bwin.com list=Ban-Online-Game add address=www.leon.ru list=Ban-Online-Game add address=kushvsporte.ru list=Ban-Online-Game add address=www.888sport.com list=Ban-Online-Game add address=sports.williamhill.com list=Ban-Online-Game add address=www.marathonbet.ru list=Ban-Online-Game add address=promote.betcity.ru list=Ban-Online-Game add address=www.olimp.bet list=Ban-Online-Game add address=ggrusbet.bet list=Ban-Online-Game add address=vulkanbet.ru list=Ban-Online-Game add address=www.fonbet.ru list="add address=www.ligastavok.ru" add address=bet.championat.com list=Ban-Online-Game add address=www.parimatch.ru list=\ "add address=betcity.ru list=Ban-Online-Game" add address=www.leon.ru list=\ "add address=bet.championat.com list=Ban-Online-Game" add address=tennisi.bet list=Ban-Online-Game add address=www.baltbet.ru list=Ban-Online-Game add address=bingoboom.ru list=Ban-Online-Game add address=888.ru list=Ban-Online-Game add address=www.mostbet.ru list=Ban-Online-Game add address=ggbet.ru list=Ban-Online-Game add address=melbet365.com list=Ban-Online-Game add address=slotokingclub5.com list=Ban-Online-Game add address=777originalbet.info list=Ban-Online-Game add address=netgameonline.info list=Ban-Online-Game add address=reelclube1.info list=Ban-Online-Game add address=realreelclub9.com list=Ban-Online-Game add address=booi766dk.com list=Ban-Online-Game add address=fresh17.casino list=Ban-Online-Game add address=grand-casino85.com list=Ban-Online-Game add address=oligarhcasino.com list=Ban-Online-Game add address=azino777-bonus.su list=Ban-Online-Game add address=onenetgame.info list=Ban-Online-Game add address=777origiinal.info list=Ban-Online-Game add address=new.slotoking.com list=Ban-Online-Game add address=slotsnetgame.info list=Ban-Online-Game add address=vulcanmega8.com list=Ban-Online-Game add address=volcangames.com list=Ban-Online-Game add address=bonus.gaminatorclub.com list=Ban-Online-Game add address=blogs-tops.pro list=Ban-Online-Game add address=4.bet.winzigzag777.com list=Ban-Online-Game add address=www.lokicasino.com list=Ban-Online-Game add address=azart.fan-vulcan.com list=Ban-Online-Game add address=games.original-luxor.com list=Ban-Online-Game add address=bonuses.slava-klub.com list=Ban-Online-Game add address=realreelclub10.com list=Ban-Online-Game add address=goldfishka71.com list=Ban-Online-Game add address=www.slotsmagic.com list=Ban-Online-Game add address=nostalgycasino.com list=Ban-Online-Game add address=bitcoinplay.io list=Ban-Online-Game add address=nikebets.com list=Ban-Online-Game add address=casino.flint.bet list=Ban-Online-Game add address=baopromo.com list=Ban-Online-Game add address=3.bet.winzigzag777.com list=Ban-Online-Game add address=slotokingclub1.com list=Ban-Online-Game add address=sol11.casino list=Ban-Online-Game add address=www.spinia.com list=Ban-Online-Game add address=www.wildblaster.com list=Ban-Online-Game add address=www.wildtornado.com list=Ban-Online-Game add address=vambonus.net list=Ban-Online-Game add address=bonusvsem.com list=Ban-Online-Game add address=casino-x.com list=Ban-Online-Game add address=franksha.com list=Ban-Online-Game add address=casinocolumb.top list=Ban-Online-Game add address=energycasino22.com list=Ban-Online-Game add address=mrbit-casino.live list=Ban-Online-Game add address=xk7pokerdom.com list=Ban-Online-Game add address=www.playamo.com list=Ban-Online-Game add address=7.argocasino50.com list=Ban-Online-Game add address=ivicasino7.com list=Ban-Online-Game add address=slottica22.com list=Ban-Online-Game add address=www.gunsbet.com list=Ban-Online-Game add address=frankclubcasino.com list=Ban-Online-Game add address=slots-v.net list=Ban-Online-Game add address=aplaycasino.pw list=Ban-Online-Game add address=driftcasino.co list=Ban-Online-Game add address=www.bitstarz19.com list=Ban-Online-Game add address=columb02sb.com list=Ban-Online-Game add address=clubcasinocolumbus.site list=Ban-Online-Game add address=www.fastpay-casino.com list=Ban-Online-Game add address=make.win-now.co list=Ban-Online-Game add address=nicebonusbooi.net list=Ban-Online-Game add address=pm-slot-win.org list=Ban-Online-Game add address=promo.iredirect.net list=Ban-Online-Game add address=vavada99.online list=Ban-Online-Game add address=www.betchplp.xyz list=Ban-Online-Game add address=goldfishka68.com list=Ban-Online-Game add address=1xbet.com list=Ban-Online-Game add address=1xbet.kz list=Ban-Online-Game add address=www.unl.ua list=Ban-Online-Game add address=igra.msl.ua list=Ban-Online-Game add address=unl.ua list=Ban-Online-Game add address=www.ra-itx.ru list=Ban-Online-Game add address=www.remprofiservise.ru list=Ban-Online-Game add address=cosmolot.com.ua list=Ban-Online-Game add address=www.kosmolot.com.ua list=Ban-Online-Game add address=kosmolot.games list=Ban-Online-Game add address=kosmoloto.com.ua list=Ban-Online-Game add address=pmcasino.com list=Ban-Online-Game add address=pointloto.com list=Ban-Online-Game add address=club-jackpots.com list=Ban-Online-Game add address=m1.millionslotsgame.com list=Ban-Online-Game add address=bonanza-casino1.ru list=Ban-Online-Game add address=www.tropzu.com list=Ban-Online-Game add address=ru1.pobeda4u.com list=Ban-Online-Game add address=pmslots-best.net list=Ban-Online-Game add address=1xslot8.xyz list=Ban-Online-Game add address=slotv.net list=Ban-Online-Game add address=new.win-now.co list=Ban-Online-Game add address=www.slots-fortune.net list=Ban-Online-Game add address=wingle-stick.ru list=Ban-Online-Game add address=casino.partycasino.com list=Ban-Online-Game add address=777originals.com list=Ban-Online-Game add address=fresh34.casino list=Ban-Online-Game add address=www.optibet.ee/ru list=Ban-Online-Game add address=vipnetgame.com list=Ban-Online-Game add address=starsweb.pokerstarscasino.com list=Ban-Online-Game add address=www.feniksscasino.lv list=Ban-Online-Game add address=www.gametwist.com list=Ban-Online-Game add address=casino.partypoker.com list=Ban-Online-Game add address=www.betsafe.lv list=Ban-Online-Game add address=www.bitstarz.com list=Ban-Online-Game add address=1xslotmobi7.xyz list=Ban-Online-Game add address=general-casino.host list=Ban-Online-Game add address=www.optibet.lv list=Ban-Online-Game add address=www.11.lv list=Ban-Online-Game add address=kazinoigri.com list=Ban-Online-Game add address=gold-cup.com list=Ban-Online-Game add address=zigzag777.com list=Ban-Online-Game add address=www.pokerstars.com list=Ban-Online-Game add address=pokermatch.com list=Ban-Online-Game add address=www.partypoker.com list=Ban-Online-Game add address=www.plistingsrussia.com list=Ban-Online-Game add address=www.uapoker.info list=Ban-Online-Game add address=ru.pokerprolabs.com list=Ban-Online-Game add address=www.gipsyteam.ru list=Ban-Online-Game add address=www.pokerking.com list=Ban-Online-Game add address=www.greysnowpoker.com list=Ban-Online-Game add address=ua.pokernews.com list=Ban-Online-Game add address=poker.ua list=Ban-Online-Game add address=worldpokerclub.com list=Ban-Online-Game add address=ru.888pokerlogo.com list=Ban-Online-Game add address=fakty.ua list=Ban-Online-Game add address=pokercm.com list=Ban-Online-Game add address=luckforfree.com list=Ban-Online-Game add address=www.fulltilt.com list=Ban-Online-Game add address=ru.888pokerlogo.com list=Ban-Online-Game add address=www.pokerstarsfun.com list=Ban-Online-Game add address=www.grompoker.com list=Ban-Online-Game add address=www.pokerstarscasino.com list=Ban-Online-Game add address=www.pokeroff.ru list=Ban-Online-Game add address=logic-games.spb list=Ban-Online-Game add address=www.fulltilt.com list=Ban-Online-Game add address=www.game-game.com.ua list=Ban-Online-Game add address=www.replaypoker.com list=Ban-Online-Game add address=www.pokerist.com list=Ban-Online-Game add address=www.pokerstars.com list=Ban-Online-Game add address=onpokergames.su list=Ban-Online-Game add address=poker.ru list=Ban-Online-Game add address=casinomoney.com.ua list=Ban-Online-Game add address=www.titanpoker.com list=Ban-Online-Game add address=russ.pokersavvyplayers.net list=Ban-Online-Game add address=dome.blanccafe.ru list=Ban-Online-Game add address=cardmates.net list=Ban-Online-Game add address=pikabu.ru list=Ban-Online-Game add address=zenit.win list=Ban-Online-Game add address=riobet36.com list=Ban-Online-Game add address=stavki.plus list=Ban-Online-Game add address=1xbet.com list=Ban-Online-Game add address=1football.info list=Ban-Online-Game add address=victorybets.com list=Ban-Online-Game add address=maanimo.com list=Ban-Online-Game add address=vprognoze.ru list=Ban-Online-Game add address=alvin-almazov.ru list=Ban-Online-Game add address=legalbet.kz list=Ban-Online-Game add address=football-prognozi.ru list=Ban-Online-Game add address=sports.bwin.ru list=Ban-Online-Game add address=букмекеры.рф list=Ban-Online-Game add address=www.pinnacle.com list=Ban-Online-Game add address=www.parimatch.ru list=Ban-Online-Game add address=www.livesport.ru list=Ban-Online-Game add address=www.betsafe.ee list=Ban-Online-Game add address=www.11.lv list=Ban-Online-Game add address=favoritnr1.com list=Ban-Online-Game add address=betonmobile.ru list=Ban-Online-Game add address=sport-booking.ru list=Ban-Online-Game

Полученный список нужно заблокировать в Firewall-е маршрутизатора.

Настройка находится IP→Firewall

/ip firewall filter add action=reject chain=forward dst-address-list=Ban-Online-Game \ in-interface-list=LAN-Interface-List protocol=tcp reject-with=tcp-reset

Есть вопросы или предложения по настройке блокировки сайтов в MikroTik? Активно предлагай свой вариант настройки! Оставить комментарий →

Запретить какой-либо ресурс можно несколькими вариантами, каждый вариант имеет свои плюсы и минусы, есть еще множество вариантов как заблочить сайт на Микротик, кроме описанных в данной статье.

1.1 Блокировка сайтов по ip адресу — 1.

Перейдите в Terminal и введите команды, где в поле address нужно указать сайт, к которому будет блокирован доступ:

/ip firewall address-list add list=Block_sites address=adminwin.ru disabled=no /ip firewall address-list add list=Block_sites address=pikabu.ru disabled=no /ip firewall filter add chain=forward src-address-list=Block_sites protocol=tcp action=reject reject-with=tcp-reset disabled=no

Обязательное условие.

В IP — Firewall — Filter Rules созданное правило должно быть выше остальных.

1.2 Блокировка сайтов по ip адресу — 2.

Еще один способ блокировки по IP-адресу сайта заключается в добавлении ip-сайта в адрес лист, вместо доменного имени.

Что бы узнать ip сайта, нужно в Terminale или командной строке ввести ping adminwin.ru или nslookup adminwin.ru, после чего отобразится нужный нам адрес.

/ip firewall address-list add list=Block_sites address=31.20.13.34 disabled=no /ip firewall address-list add list=Block_sites address=31.20.13.35 disabled=no /ip firewall filter add chain=forward src-address-list=Block_sites protocol=tcp action=reject reject-with=tcp-reset disabled=no

Как и в первом случае, правило должно быть выше остальных в IP — Firewall — Filter Rules.

2. Блокировка сайтов через Layer7-protocol.

Последовательность такая: Создаем layer7-protocol с блокируемым ресурсом, маркируем соединения на указанный ресурс, далее маркируем пакеты с данного соединения и режем все через firewall.

/ip firewall layer7-protocol add name=youtube regexp="^.+(youtube).*\$" /ip firewall mangle add action=mark-connection chain=prerouting protocol=udp dst-port=53 connection-mark=no-mark layer7-protocol=youtube new-connection-mark=BLOCK_connection_youtube passthrough=yes add action=mark-packet chain=prerouting connection-mark=BLOCK_connection_youtube new-packet-mark=BLOCK_youtube_packet /ip firewall filter add action=drop chain=forward packet-mark=BLOCK_youtube_packet add action=drop chain=input packet-mark=BLOCK_youtube_packet

В некоторых случаях требуется перезагрузка роутера, что бы изменения вступили в силу.

/system reboot

3. Блокировка с помощью DNS.

Это случай подразумевает, что на ваших ПК в роли DNS указан IP роутера,а не провайдера, то есть чаще всего 192.168.0.1.

/ip dns static add name="adminwin.ru" address=127.0.0.1 /ip dns static add name="pikabu.ru" address=127.0.0.1

4. И еще один способ в одну строчку.

Указываем content= адрес сервера.

/ip firewall filter add action=reject chain=forward content=adminwin.ru protocol=tcp reject-with=tcp-reset

Пишите в комментариях, каким способом вы воспользовались, возможно использовали какой-то другой, не описанный в статье.