ПК на базе операционной системы Виндовс 10 обладают широким набором функций. Их главная задача – оптимизировать рабочий процесс. Однако далеко не все пользователи подозревают о существовании такой полезной опции, как теневое копирование тома на компьютере с Windows 10. Из ее названия не очень понятно, для чего может понадобиться такая функция. Поэтому важно разобраться в принципе работы теневого копирования, а также в способах его включения и выключения.

Что это за опция

Для ответа на этот вопрос необходимо дать определение каждому слову из сочетания «теневое копирование тома», исходя из особенностей Windows 10. Под словом «том» подразумевается раздел жесткого диска. Что собой представляет «копирование», пожалуй, знают все, а «теневым» оно становится только из-за того, что операция протекает в фоне.

Таким образом, теневое копирование тома – это функция скрытого копирования определенного раздела жесткого диска, включая отдельные файлы и приложения. Получается некое подобие резервной копии, которую можно восстановить в любой удобный момент.

Как она работает?

Теневое копирование функционирует в рамках активации одноименной службы компьютера. Она создает невидимую область внутри накопителя, которая используется для временного хранения копии. Как правило, для бэкапа отводится 3 % пространства жесткого диска.

На заметку. Для стабильной работы компьютера требуется, по меньшей мере, 10-15 % свободного пространства. Поэтому функция ТК нередко доставляет неудобства при эксплуатации устройства.

Настоящую пользу данный вид копирования приносит в тот момент, когда пользователь пытается восстановить файлы после отката операционной системы. Без рассматриваемой опции сделать это не получится. Кроме того, теневое копирование выручает и в более банальных ситуациях. Например, когда человек работает в программе, функционирование которой резко прервалось из-за системного сбоя.

Насколько целесообразно держать службу активной?

Функция является крайне полезной для тех, кто боится потерять важные файлы, а также периодически нуждается в восстановлении системы. Но здесь важно отметить, что бэкап создается не для всего накопителя целиком, а для его отдельных разделов.

При резервировании больших массивов у компьютера не останется места для сохранения других важных файлов. А еще ПК с недостаточным количеством свободной памяти работает медленнее и чаще подвержен возникновению системных сбоев. Другое дело – если накопитель компьютера не задействован на 100 %. В таком случае копирование отдельных томов не вызовет никаких неудобств, и для них можно выставить соответствующие ограничения.

Как включить теневое копирование тома в Windows 10

Опция активируется встроенными средствами операционной системы. Причем существует несколько вариантов включения, каждый из которых обладает плюсами и минусами, касающимися удобства.

Меню «Свойства системы»

Пожалуй, это самый простой способ. Он подразумевает использование стандартного интерфейса Windows 10, а операция выполняется по следующей инструкции:

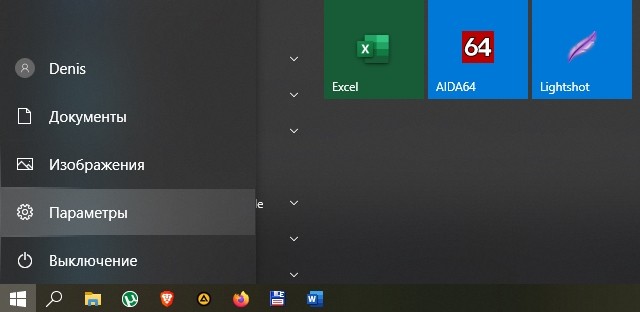

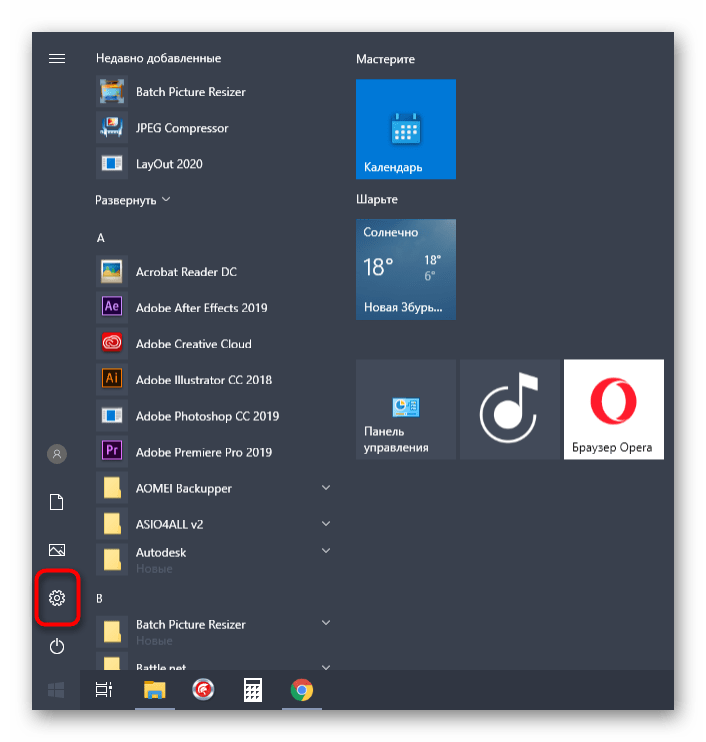

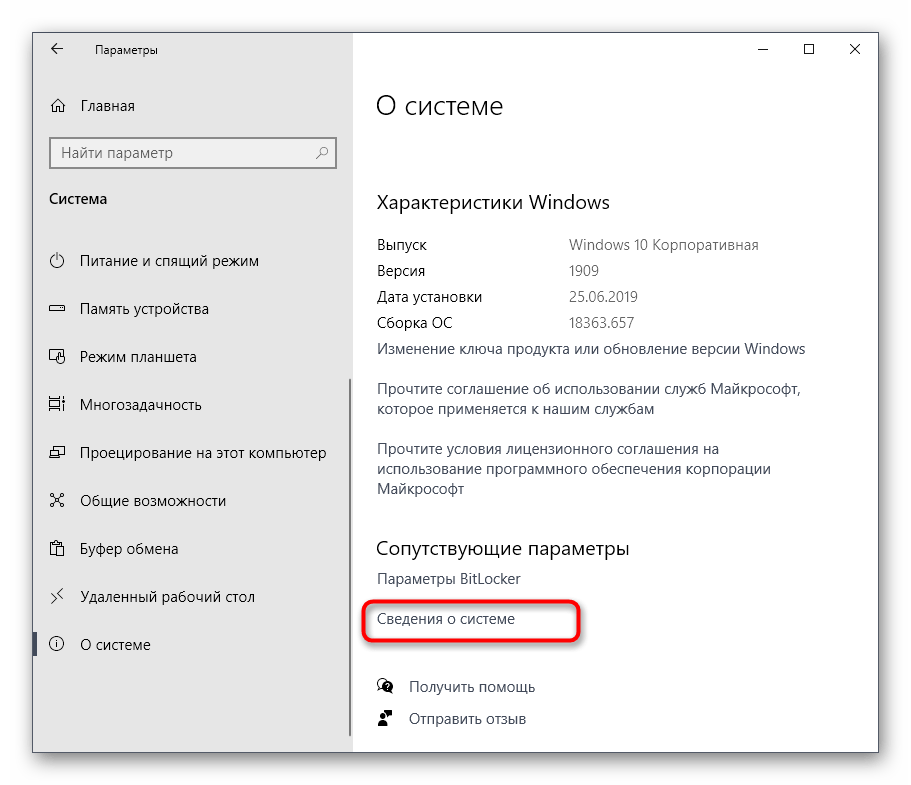

- Запустите «Параметры» через меню «Пуск».

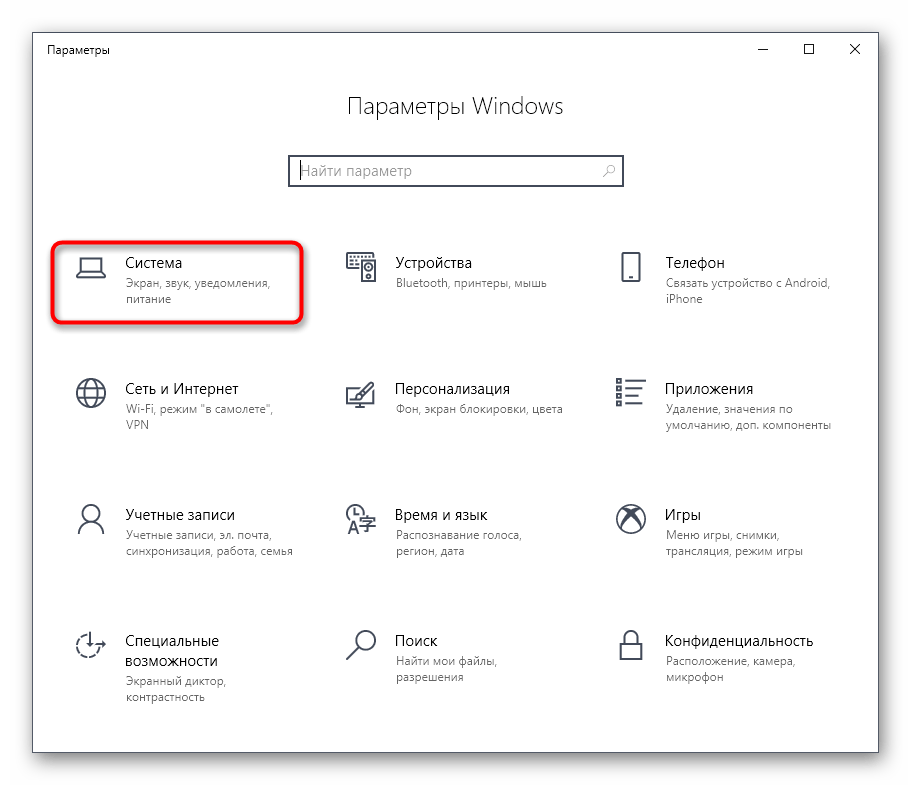

- Перейдите в раздел «Система».

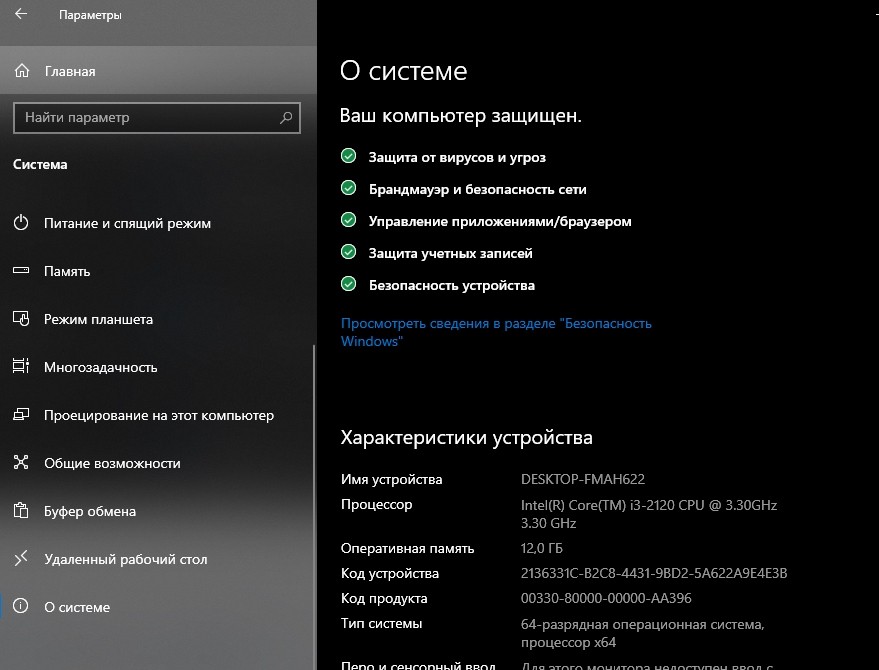

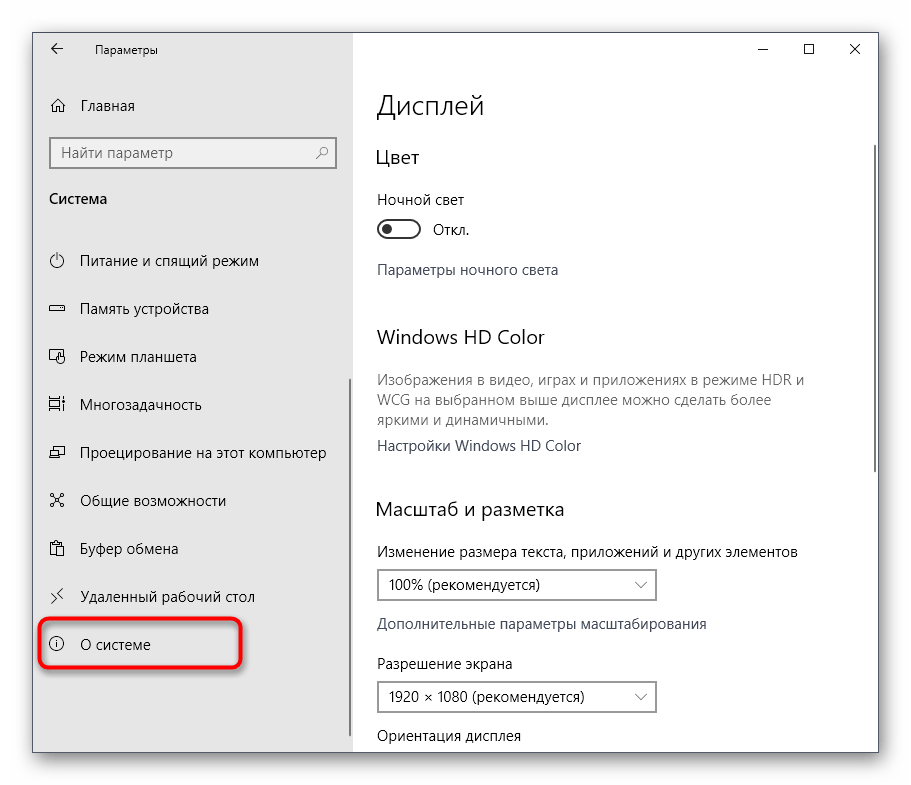

- Откройте вкладку «О системе».

- Выберите «Сведения о системе».

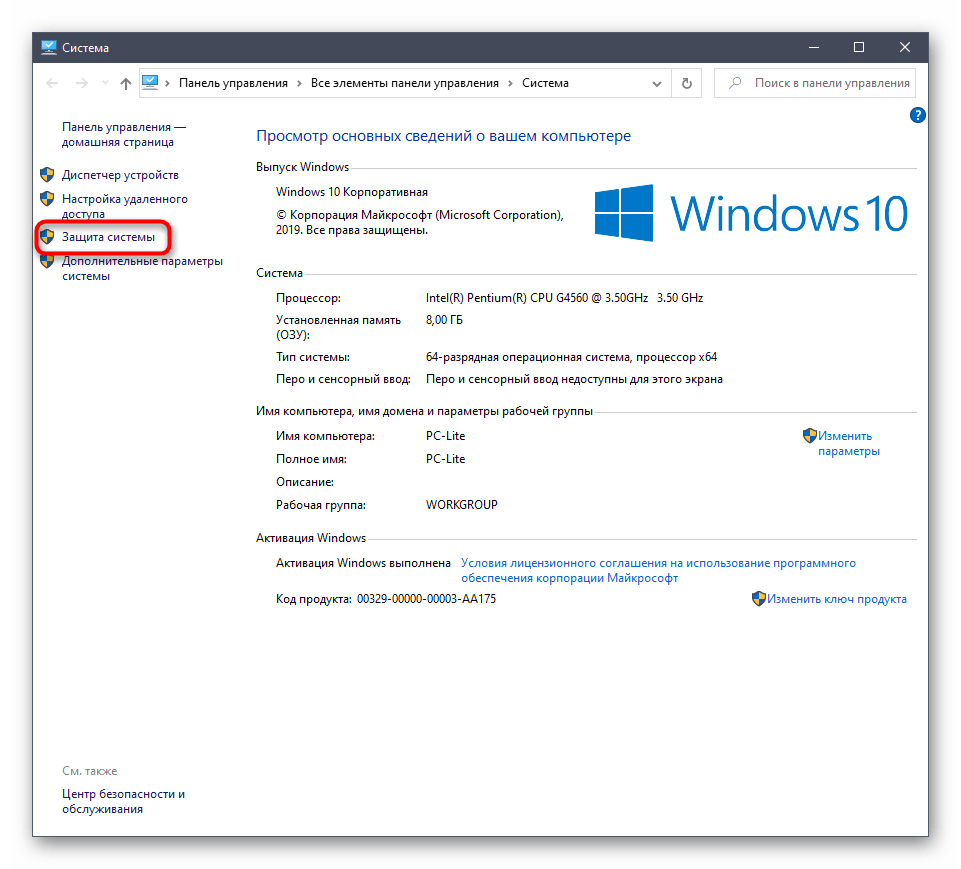

- Кликните по надписи «Защита системы», расположенной в левой части окна.

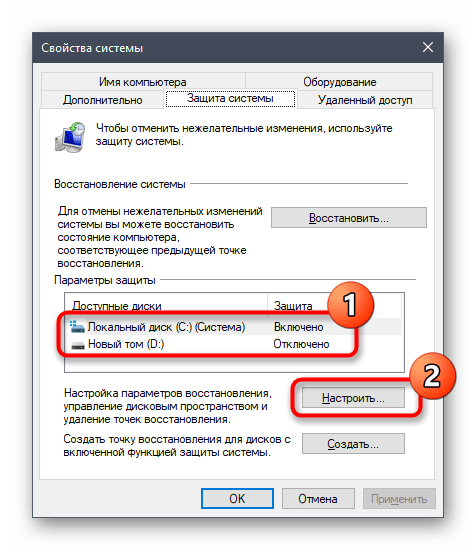

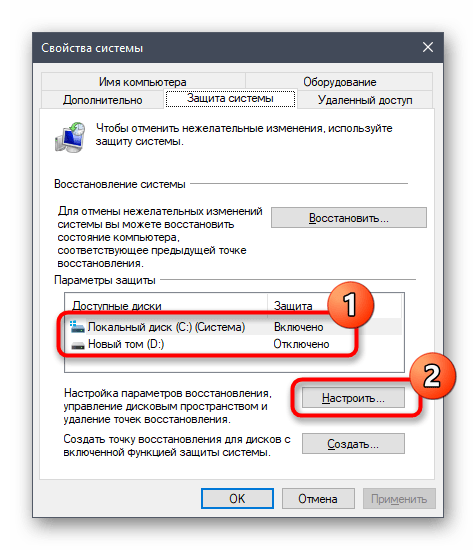

- Нажмите кнопку «Настроить».

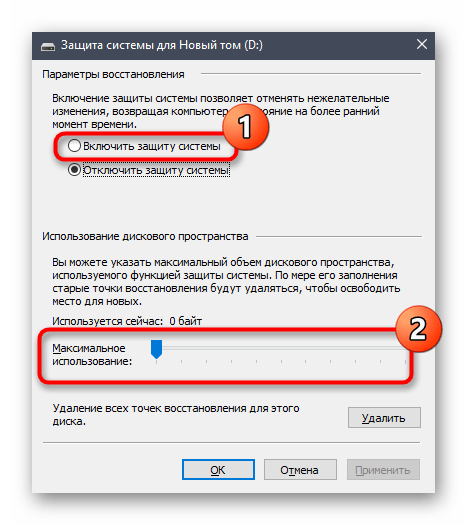

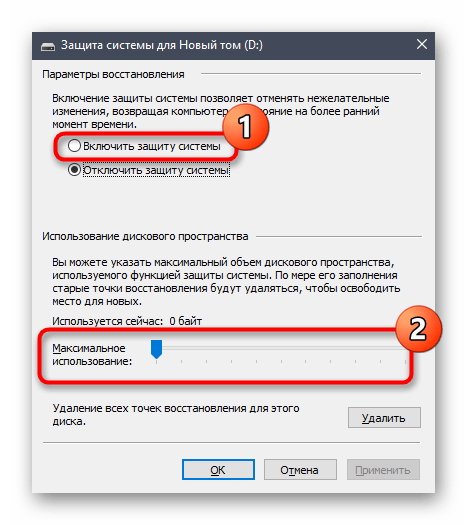

- Отметьте пункт «Включить защиту системы».

- При помощи ползунка, который находится ниже, выделите необходимое количество свободного пространства для резервирования.

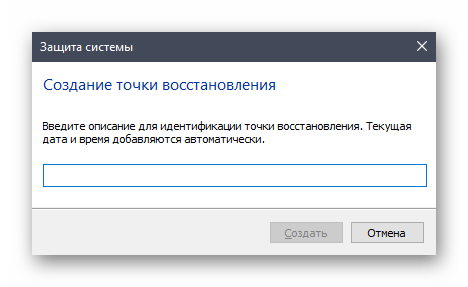

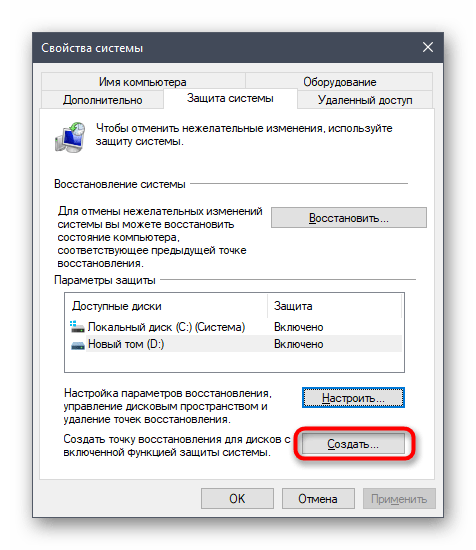

- Вернитесь на шаг назад, а затем нажмите кнопку «Создать».

- Присвойте имя точке восстановления, после чего еще раз кликните «Создать».

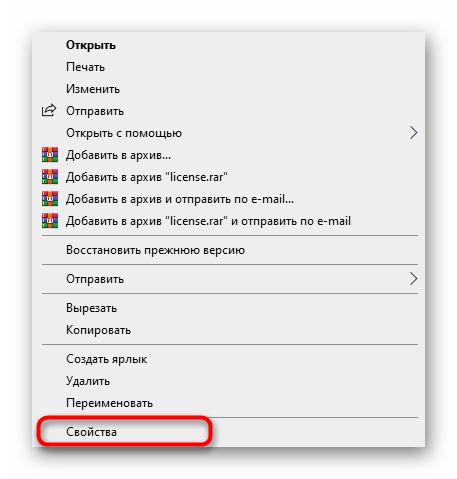

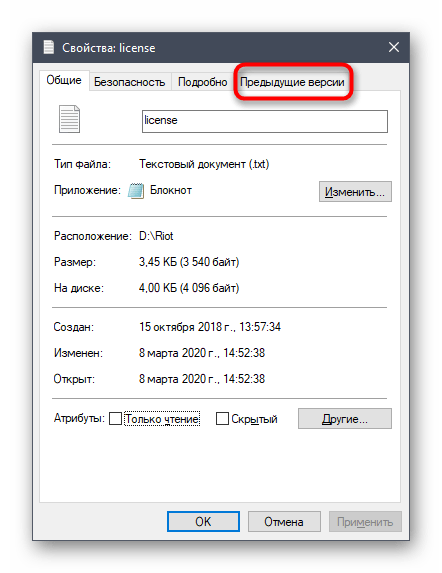

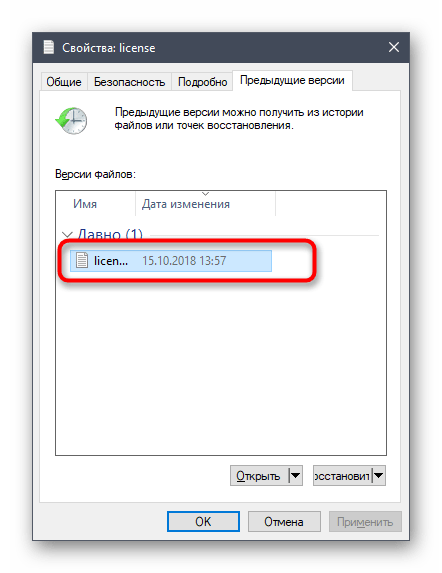

Для проверки удачного создания теневого тома достаточно изменить любой файл, сохраненный на выделенном диске, а затем открыть его «Свойства». Во вкладке «Предыдущие версии» отобразится бэкап данных, которые будут использоваться для восстановления.

Командная строка

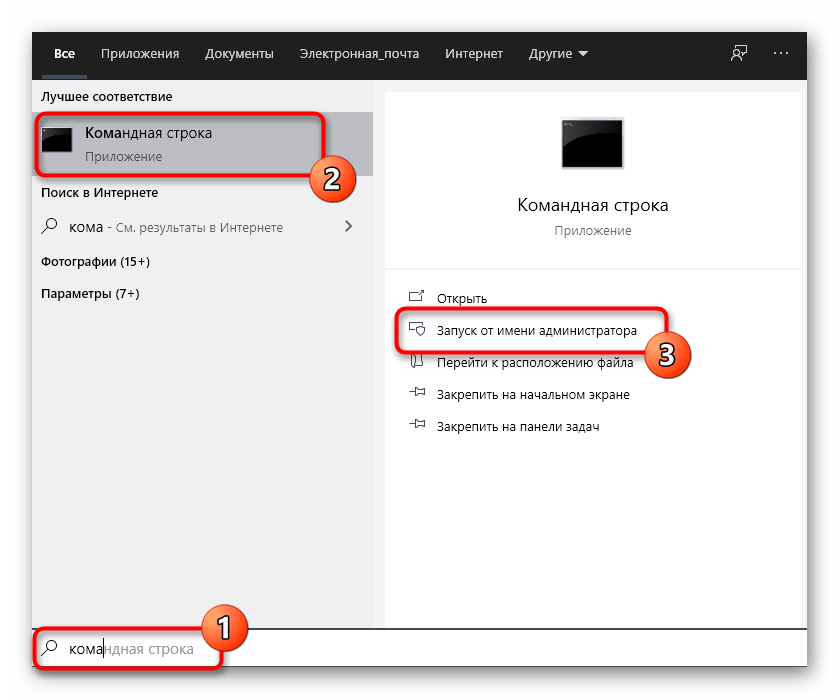

Еще один вариант, позволяющий вручную активировать функцию. На этот раз пользователю придется обратиться к интерфейсу Командной строки. Найти его можно через поисковую строку компьютера или путем ввода запроса «cmd» из окна «Выполнить» («Win + R»).

Оказавшись в КС, сделайте следующее:

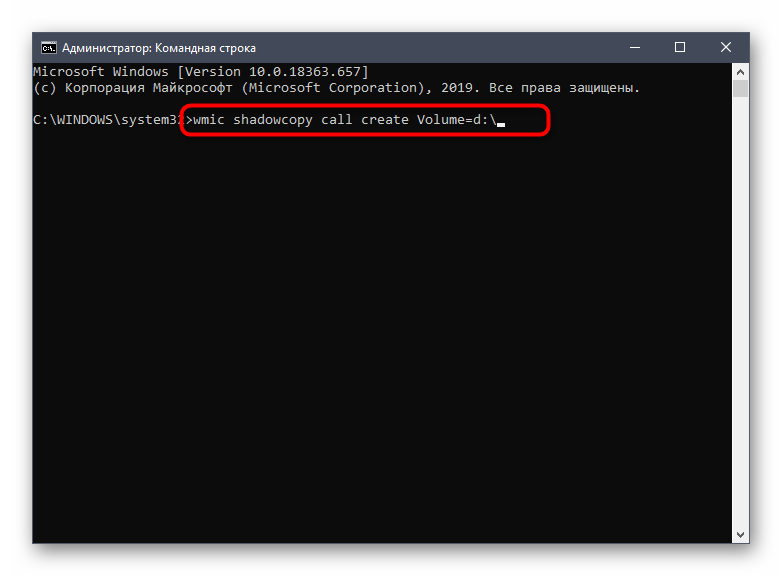

- Введите команду «wmic shadowcopy call create Volume=C:», где вместо буквы «C» используется метка резервируемого тома.

- Нажмите клавишу «Enter».

- Как только в Командной строке появится сообщение «Метод успешно вызван», необходимо перейти в «Свойства» диска и открыть вкладку «Предыдущие версии».

- Убедитесь, что новая копия успешно создана.

Зачастую этот способ является даже более предпочтительным в сравнении с предыдущим, поскольку на его выполнение требуется меньше времени. Однако при использовании КС всегда велик риск ввести неправильный запрос, особенно когда копированием занимается неопытный пользователь.

Автоматизация теневого копирования

Предыдущие методы хороши тем, что позволяют владельцу ПК самостоятельно настроить резервирование данных. Однако системный сбой, после которого требуется восстановление параметров, может произойти в самый неподходящий момент. Поэтому важно также знать, как автоматизировать процесс.

Для автоматизации копирования потребуется:

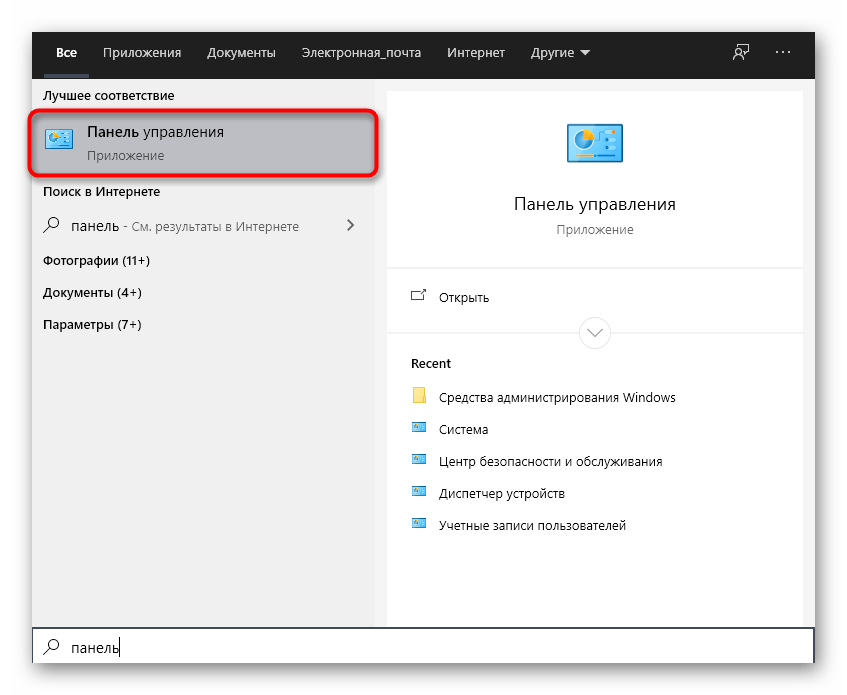

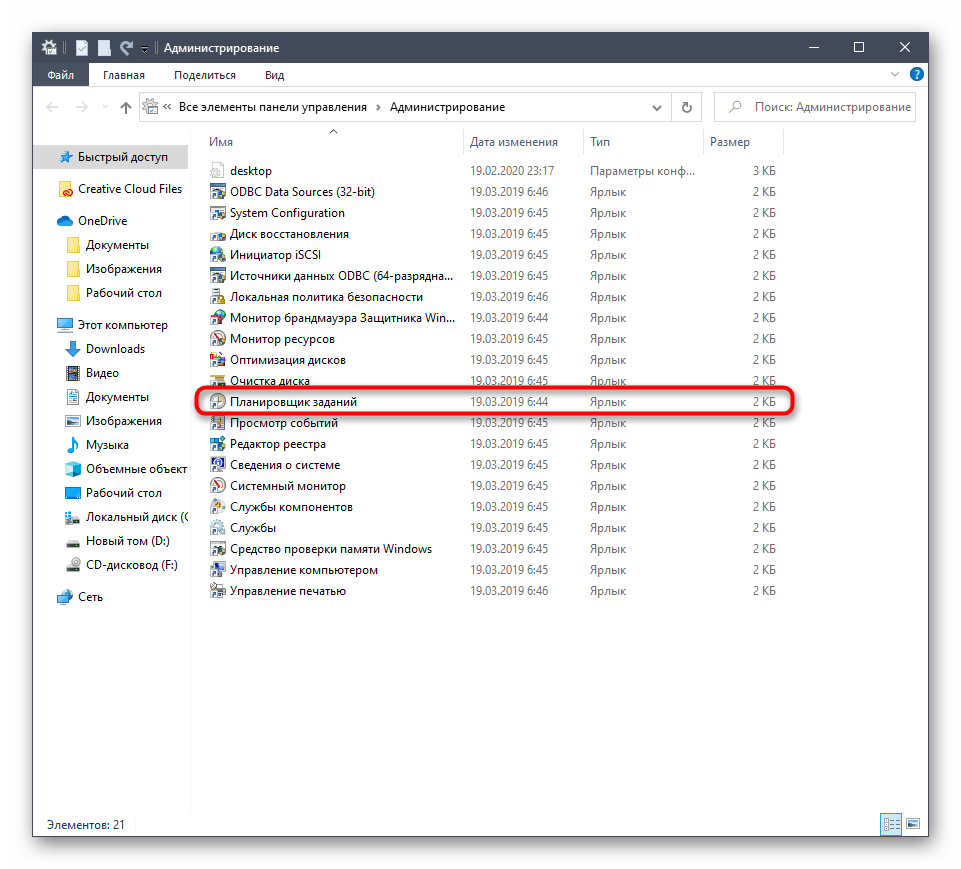

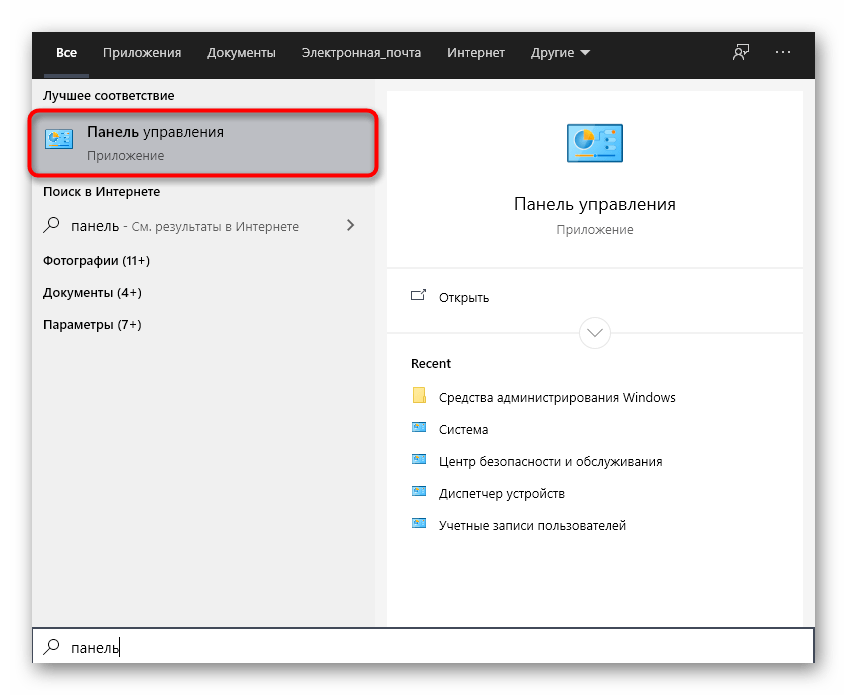

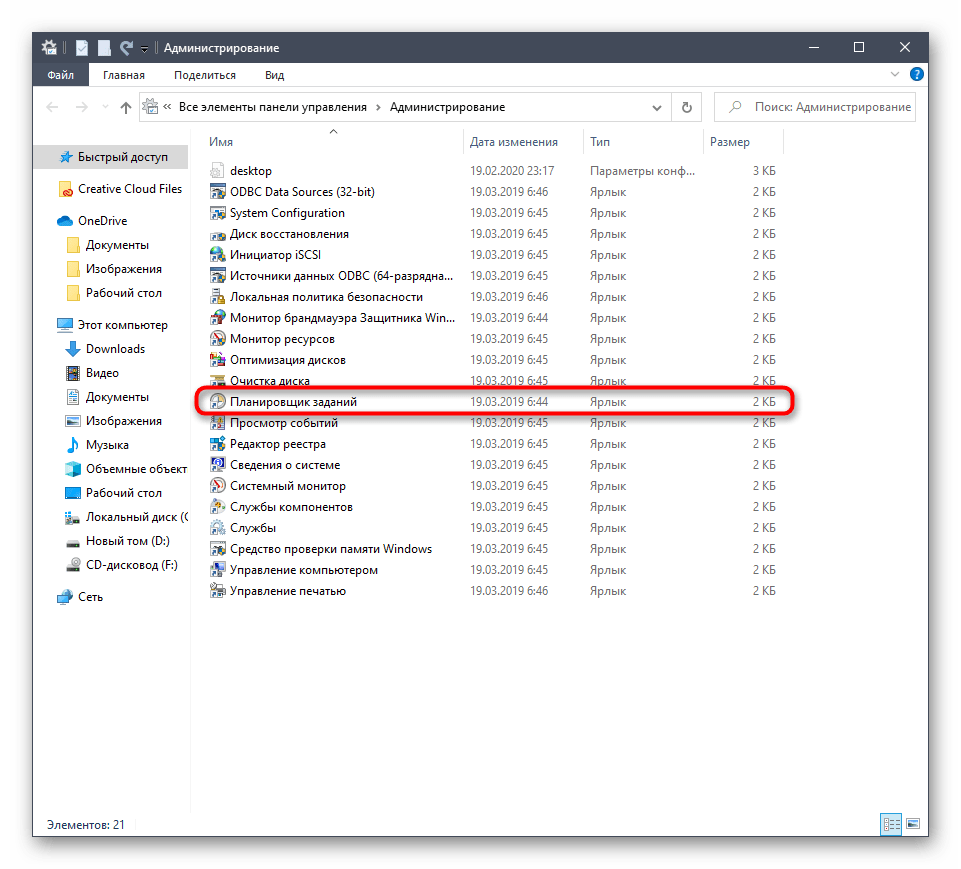

- Запустить «Панель управления», воспользовавшись поисковой строкой ПК.

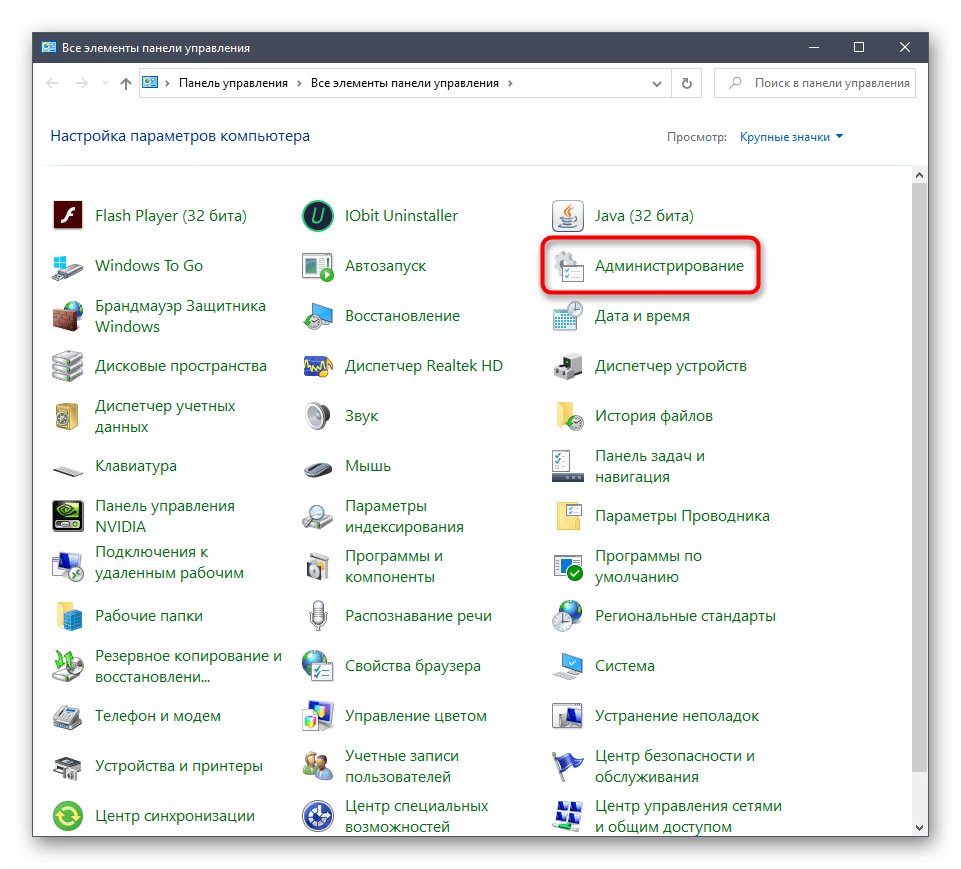

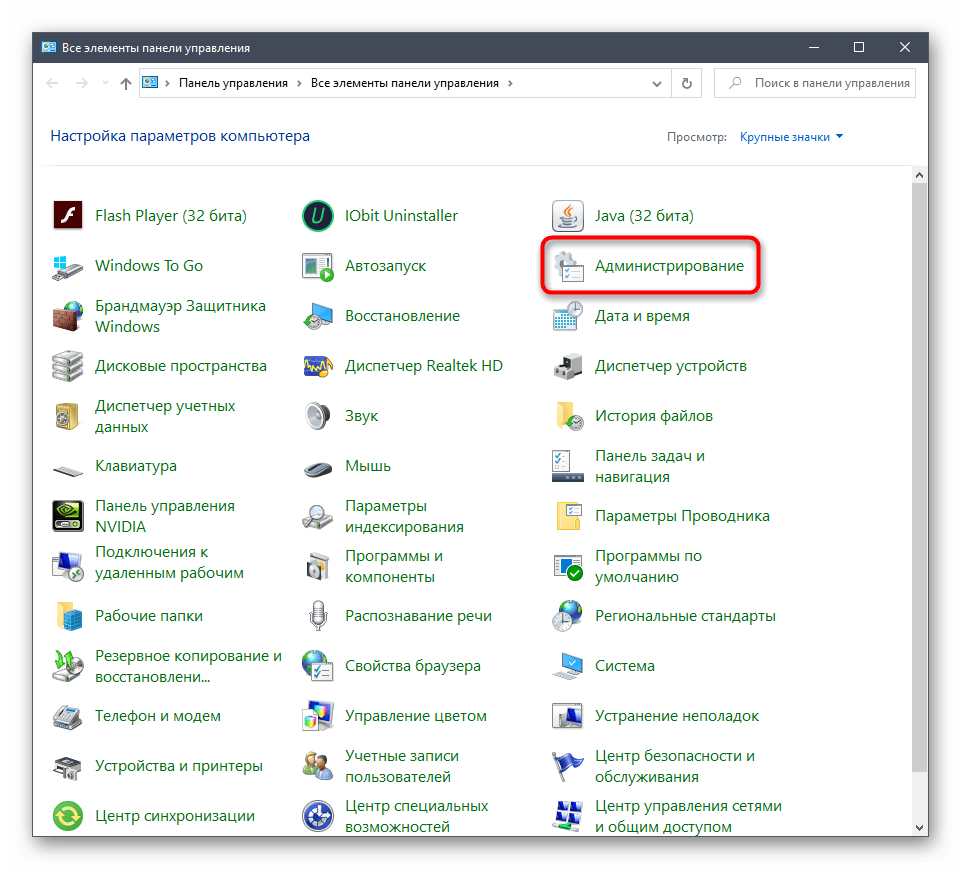

- Перейти в раздел «Администрирование».

- Выбрать «Планировщик заданий».

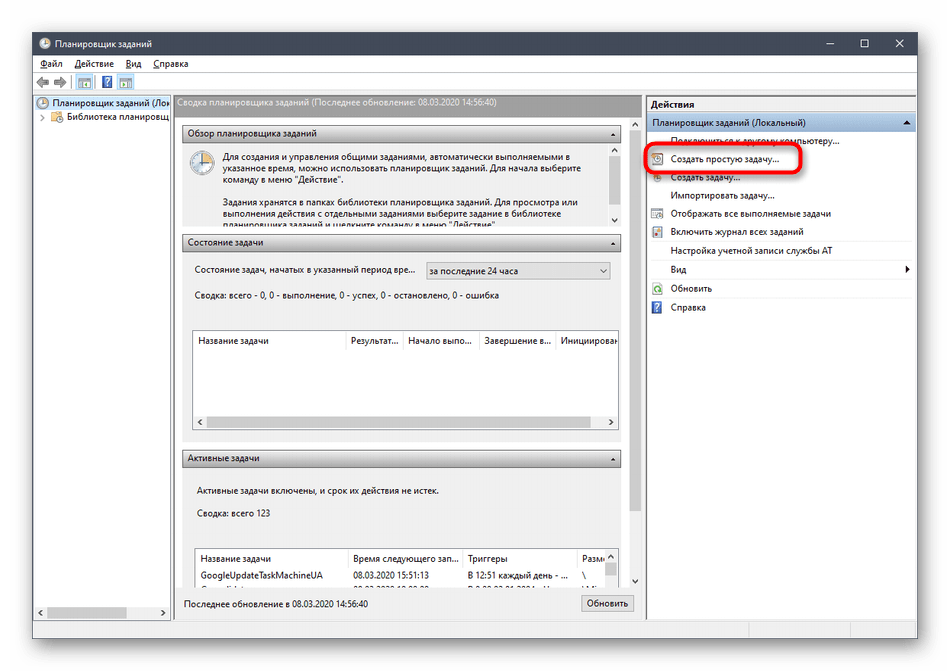

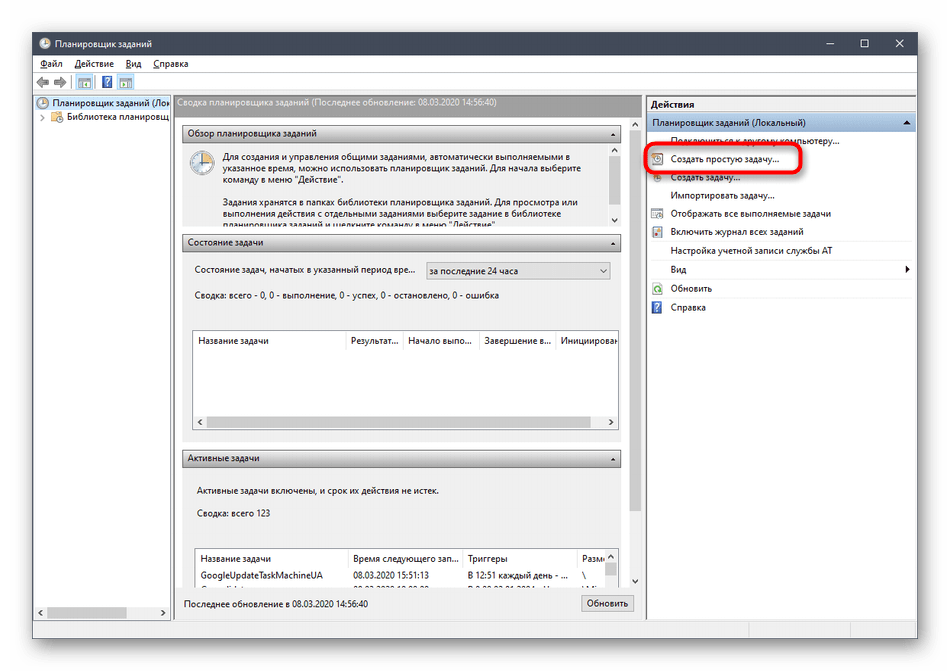

- Кликнуть по надписи «Создать простую задачу» в блоке с доступными действиями.

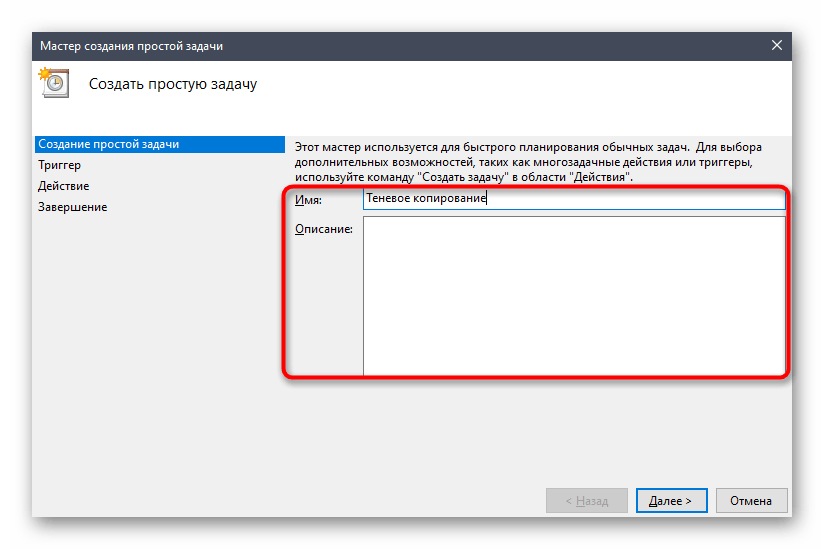

- Придумать имя, а затем нажать «Далее».

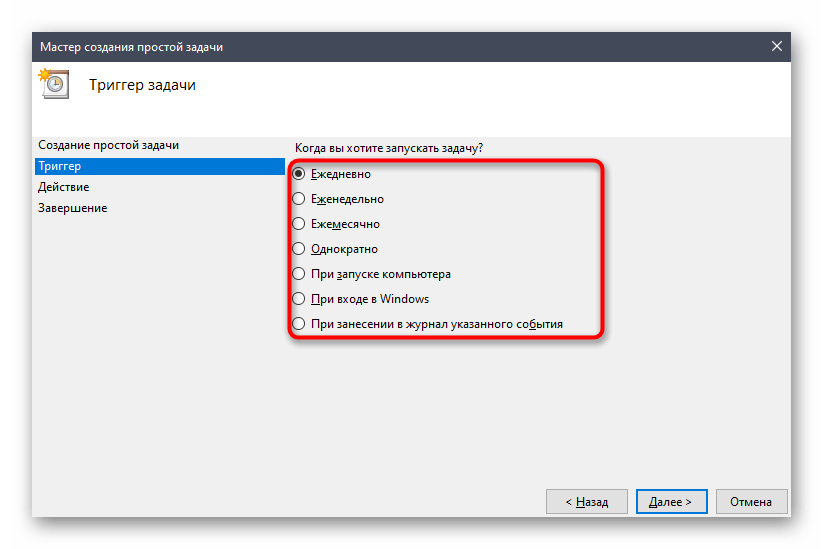

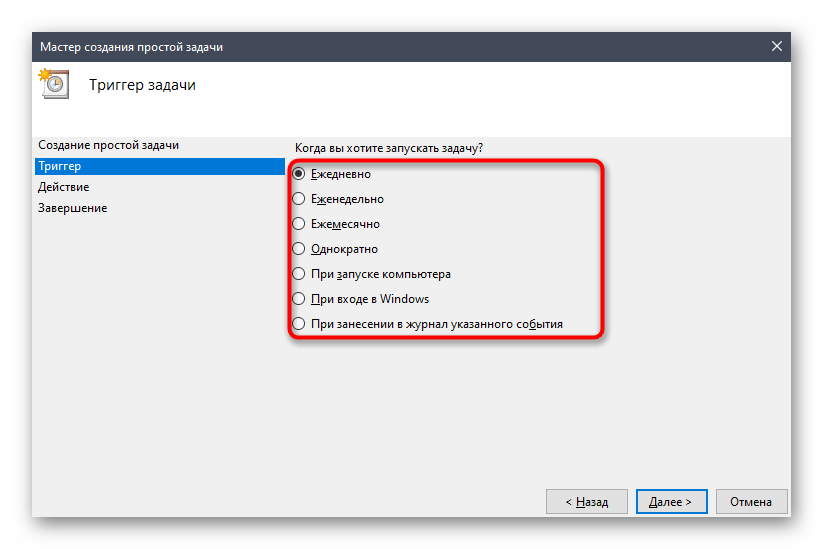

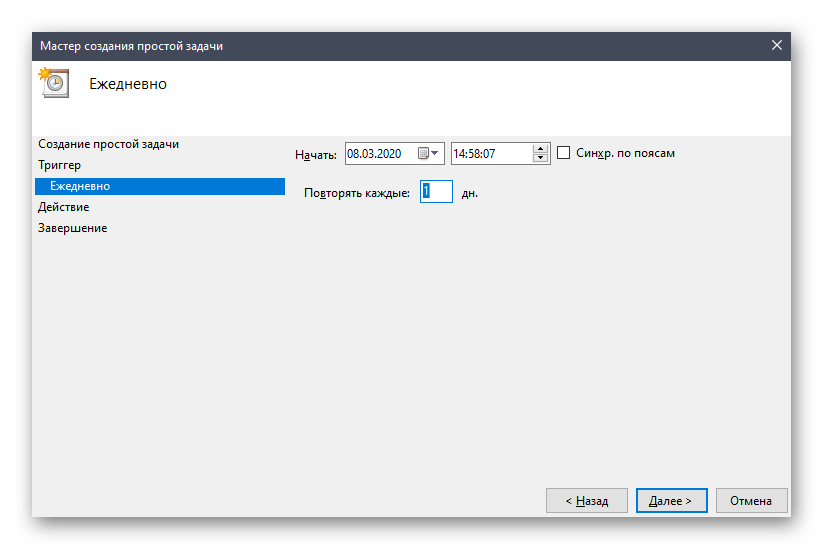

- Установить периодичность (ежедневно, еженедельно и так далее).

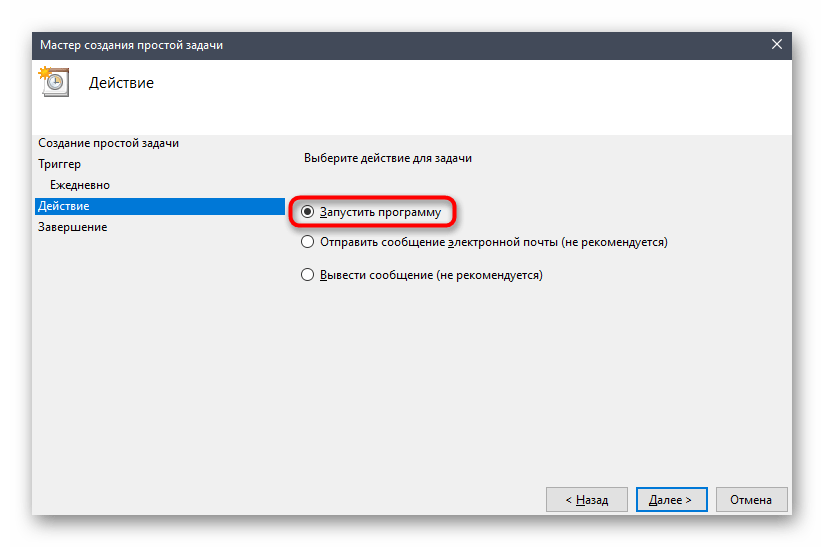

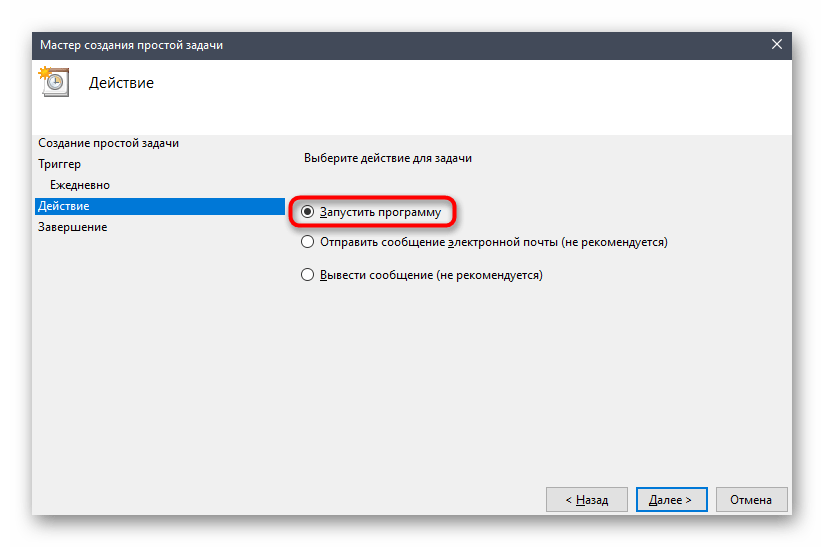

- Отметить пункт «Запустить программу».

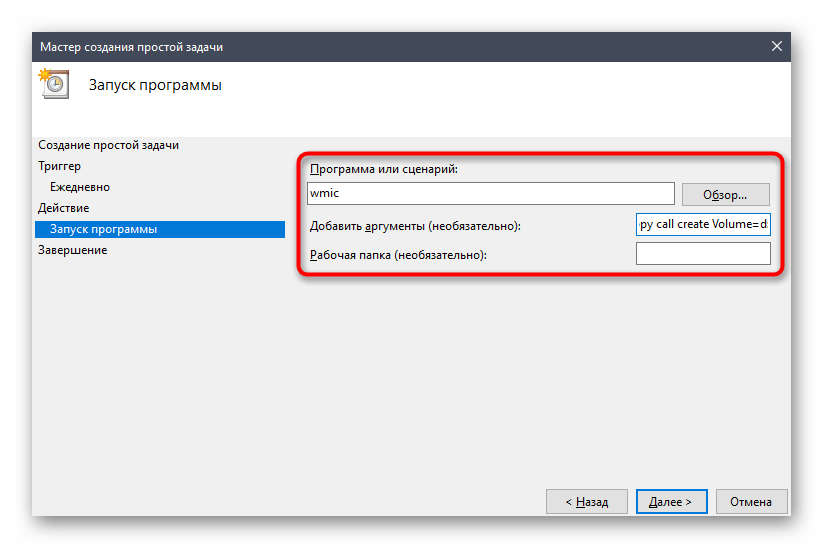

- Указать значение «wmic» в подпункте «Программа или сценарий», а также «shadowcopy call create Volume=c:\» для пункта «Добавить аргументы».

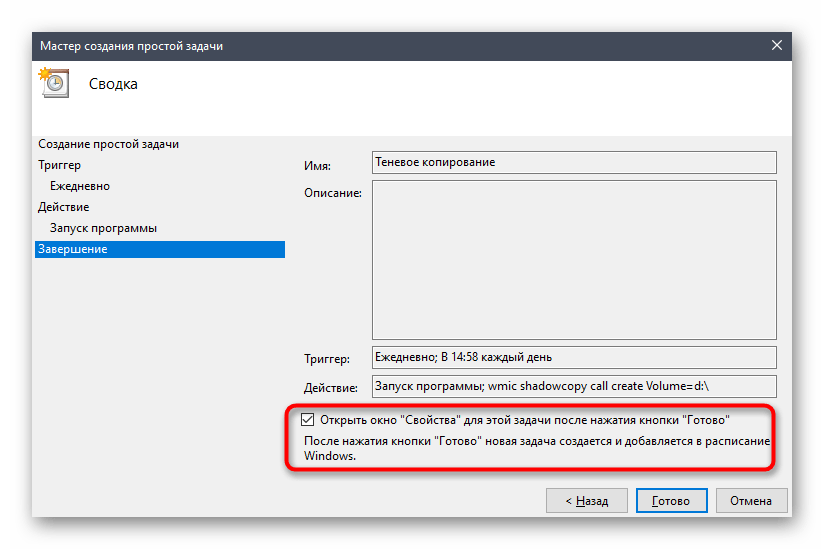

- Отметить галочкой опцию открытия окна «Свойства».

- Подтвердить создание задачи.

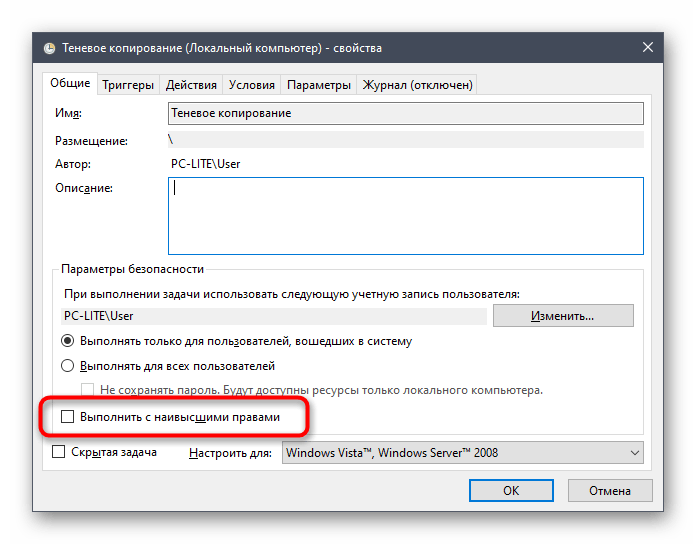

- В следующем окне отметить пункт «Выполнять с наивысшими правами».

- Сохранить изменения.

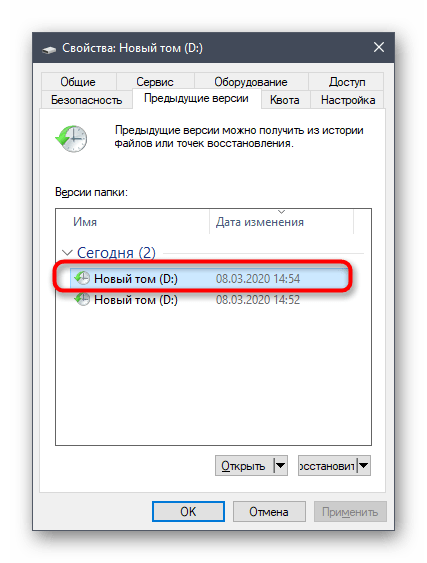

Теперь фоновое копирование будет осуществляться самостоятельно в заданный промежуток времени. Проверить работоспособность метода также можно через «Свойства» диска или конкретного файла, сохраненного в его рамках.

Отключение теневого копирования

В любой момент пользователь может отключить резервирование или удалить созданную ранее копию. Для этого достаточно перейти в «Защиту системы», как в первом способе создания теневого тома. Далее необходимо нажать кнопку «Настроить» возле интересующего раздела диска, а затем кликнуть «Удалить» и сохранить изменения.

К сведению. Для отключения автоматического резервирования нужно просто удалить задачу, созданную ранее через «Планировщик заданий».

Что делать в случае ошибок

Бывает, что при создании задачи по автоматическому резервированию томов копия не сохраняется. Это вызвано деактивацией функции защиты системы. Ее необходимо активировать способом, который был описан в самом первом пункте создания теневого тома.

Также ошибки могут быть связаны с переполнением пространства, отведенного под создание бэкапов. Проблема решается путем удаления всех ранее сохраненных копий при помощи метода, описанного в пункте «Отключение теневого копирования».

Наконец, если создать бэкап встроенными средствами не получится, для экономии времени можно воспользоваться сторонним ПО. Например, утилитой CCleaner, обладающей нужным функционалом для создания теневых томов.

Содержание

- Способ 1: Меню Свойства системы

- Способ 2: Командная строка

- Способ 3: Автоматизация теневого копирования

- Вопросы и ответы

Служба теневого копирования — встроенная в Windows опция, позволяющая в автоматическом режиме копировать файлы, с которыми на текущий момент времени ведется работа. Это позволяет восстанавливать их предыдущие версии при необходимости. Однако изначально этот параметр отключен и пользователю придется вручную не только активировать его, но и каждый раз создавать новые копии, чтобы всегда иметь доступ к актуальным резервным копиям. Сегодня мы продемонстрируем два метода реализации этой задачи, а в качестве третьего рассмотрим автоматизацию копирования.

Способ 1: Меню Свойства системы

Способ с использованием графического меню не самый простой, поскольку придется переходить в разные окна и искать соответствующие пункты. Если вы желаете ускорить процесс создания теневой копии и не боитесь использовать для этого командную строку, сразу переходите к следующей инструкции, однако учитывайте, что отведенное под резервные копии пространство при этом будет выбрано автоматически. Ручная настройка позволяет гибко задать подходящие значения, что осуществляется так:

- Откройте «Пуск» и перейдите в «Параметры», кликнув по специальной кнопке в виде шестеренки.

- В появившемся меню выберите первый же раздел под названием «Система».

- Через левую панель переместитесь к категории «О системе».

- Опуститесь вниз, где отыщите строку «Сведения о системе».

- Произойдет переход в раздел «Система», который находится в Панели управления. Здесь вас интересует надпись «Защита системы».

- В окне свойств выберите логический том диска, с которым хотите работать, и перейдите в «Настроить».

- Отметьте маркером пункт «Включить защиту системы» и задайте максимальное пространство, которое может быть выделено под резервные копии. Объем информации выбирается пользователем самостоятельно, отталкиваясь от личных предпочтений и имеющихся носителей.

- После применения изменений вернитесь в предыдущее меню, где нажмите по кнопке «Создать».

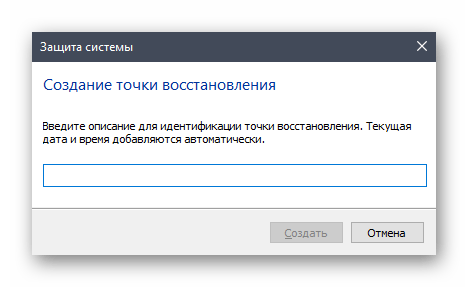

- Введите название точки восстановления и подтвердите создание.

- Ожидайте завершения процесса. Он займет буквально несколько минут, что напрямую зависит от объема информации на диске.

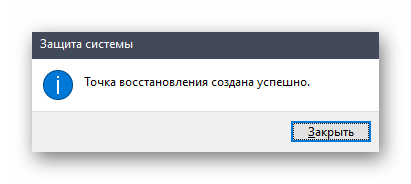

- Вы получите уведомление об успешном создании точки восстановления.

- Для проверки измените какой-либо файл, находящийся на выбранном диске, а затем щелкните по нему ПКМ и выберите пункт «Свойства».

- Переключитесь на вкладку «Предыдущие версии».

- Теперь вы видите, что здесь находится старая версия файла, которую можно при желании восстановить.

Как вы уже поняли, прошлая версия файла будет создаваться только после внесения изменений, что и характеризует технологию теневого копирования. Уточним, что при выполнении предыдущих действий вы создали только одну точку восстановления, от которой и нужно будет отталкиваться при необходимости вернуть объекты. Мы же советуем регулярно создавать новые записи так, как это было показано выше, чтобы поддерживать операционную систему в актуальном состоянии и случайно не потерять важные объекты.

Способ 2: Командная строка

Более простой вариант создания резервной теневой копии выбранного носителя — использование консольной команды. Однако в этом случае у вас не будет возможности самостоятельно выбрать отведенное под предшествующие версии файлов дисковое пространство. Если вас устраивает такое положение вещей, выполните следующие действия:

- Запустите Командную строку от имени администратора любым удобным образом, например, отыскав само приложение через поиск в меню «Пуск».

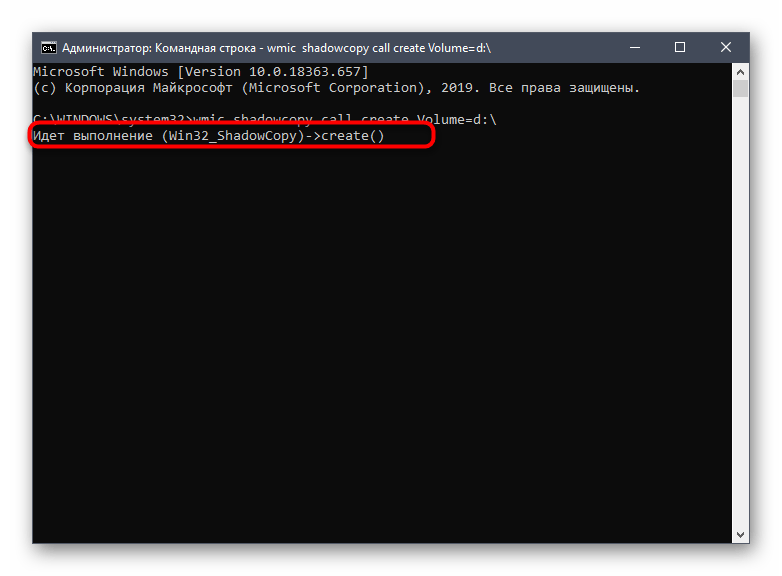

- Введите там команду

wmic shadowcopy call create Volume=D:\и нажмите на Enter. Литеру D замените на метку тома, для которого создается копия. - Начнется выполнение операции, о чем уведомит соответствующее консольное сообщение.

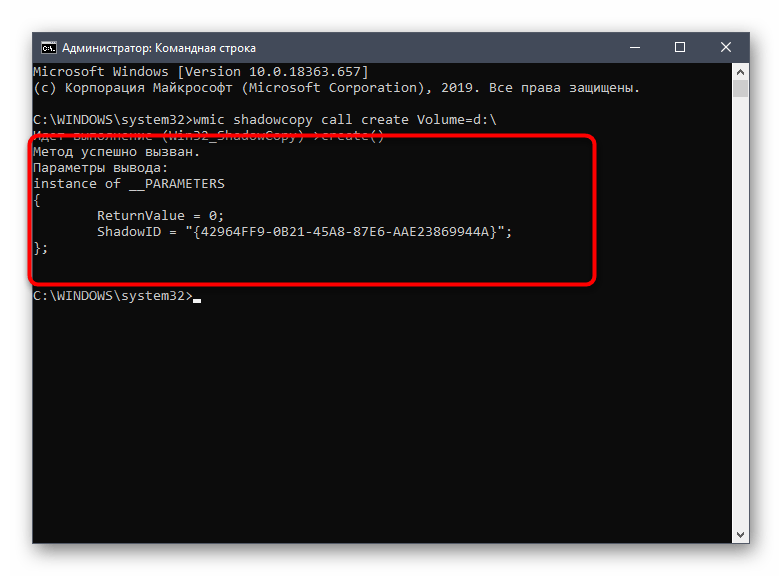

- В конце вы получите строку с выводом «Метод успешно вызван».

- Переходите к свойствам диска и на вкладке «Предыдущие версии» просмотрите, создалась ли новая версия директории.

При необходимости повторного создания теневой копии вызовите эту же команду и дождитесь завершения операции. Не забывайте менять буквы дисков, если этот процесс производится для разных логических разделов.

Способ 3: Автоматизация теневого копирования

В начале статьи мы обещали, что расскажем о методе автоматизации теневого копирования. Делается это путем добавления новой задачи через «Планировщик заданий». Тогда в определенный период времени будет вызываться рассмотренная выше команда и выполняться создание новой точки восстановления.

- Откройте «Пуск» и через поиск отыщите приложение «Панель управления».

- Там выберите раздел «Администрирование».

- Запустите модуль «Планировщик заданий».

- В блоке «Действия», который находится справа, нажмите по строке «Создать простую задачу».

- Введите произвольное имя, чтобы отличить эту задачу от других в списке, а затем переходите к следующему шагу.

- Установите триггер для запуска задачи, поставив маркер возле подходящего пункта. Например, можно выполнять новое теневое копирование каждый день или только один раз в неделю.

- После этого задайте промежуток для задачи и установите повторение, если это требуется.

- В качестве действия отметьте «Запустить программу».

- В поле «Программа или сценарий» введите

wmic, а для «Добавить аргументы (необязательно)» присвойтеshadowcopy call create Volume=c:\, заменив букву диска на нужную. - При завершающем этапе отметьте галочкой пункт «Открыть окно «Свойства» для этой задачи после нажатия кнопки «Готово»».

- После открытия свойств назначьте статус «Выполнить с наивысшими правами» и завершите работу над заданием.

Теперь вы можете быть уверены в том, что задача выполнится в назначенный период времени и теневые копии файлов автоматически обновятся. В окне просмотра предыдущих версий можно удалить все точки восстановления. Учитывайте это и периодически осуществляйте данную задачу, чтобы не копить на компьютере ненужные файлы.

Это была вся информация о теневом копировании в Windows 10, которую мы хотели представить в сегодняшнем руководстве. Если вас интересует тема прямого резервного копирования операционной системы, ознакомьтесь с соответствующими сторонними тематическими программами и штатными средствами в статье по ссылке далее.

Подробнее: Инструкция по созданию резервной копии Windows 10

Еще статьи по данной теме:

Помогла ли Вам статья?

На чтение 3 мин Опубликовано Обновлено

Один из ключевых аспектов безопасности данных на вашем компьютере – это регулярное создание резервных копий. В случае сбоя системы или утраты данных, вы сможете быстро восстановить все файлы и продолжить работу без значительных проблем. Одним из наиболее полезных инструментов для создания резервных копий на Windows 10 является служба теневого копирования тома (Volume Shadow Copy Service, VSS).

Теневые копии – это резервные копии файлов и папок на вашем жестком диске, которые создаются автоматически в фоновом режиме. Такие копии сохраняются вне зависимости от действий пользователя и могут быть использованы для восстановления данных в случае необходимости.

К сожалению, по умолчанию VSS может быть отключено на Windows 10. Если вы хотите использовать эту функцию для создания резервных копий, вам следует включить VSS на своей операционной системе. В этой статье мы покажем вам пошаговую инструкцию, как включить VSS на Windows 10.

Содержание

- Шаг 1: Откройте Панель управления

- Шаг 2: Найдите и выберите «Система и безопасность»

- Шаг 3: Включите службу теневого копирования

Шаг 1: Откройте Панель управления

Для того чтобы включить VSS (Теневое копирование тома) на Windows 10, первым делом вам необходимо открыть Панель управления. Для этого выполните следующие действия:

- Нажмите на кнопку «Пуск» в левом нижнем углу экрана.

- В выпадающем меню выберите раздел «Параметры».

- В появившемся окне «Параметры» найдите и нажмите на ссылку «Панель управления».

После выполнения этих шагов вы попадете в Панель управления и будете готовы перейти к следующему шагу.

Шаг 2: Найдите и выберите «Система и безопасность»

Для включения функции теневого копирования VSS на Windows 10 необходимо открыть настройки системы. Для этого выполните следующие действия:

- Нажмите на кнопку «Пуск» в левом нижнем углу экрана.

- Введите в строке поиска «Параметры» и выберите соответствующий результат.

- В открывшемся окне «Параметры» выберите «Система и безопасность».

После выполнения этих шагов вы перейдете к следующему разделу «Системы и безопасность», где сможете продолжить настройку функции теневого копирования VSS.

Шаг 3: Включите службу теневого копирования

Для включения службы теневого копирования (VSS) на Windows 10 выполните следующие действия:

- Откройте меню «Пуск» и введите «services.msc» в строке поиска.

- Нажмите Enter, чтобы открыть окно «Службы».

- В списке служб найдите «Службу теневого копирования» и щелкните правой кнопкой мыши на ней.

- Выберите «Свойства» из контекстного меню.

- В открывшемся окне «Свойства: Служба теневого копирования» выберите «Автоматически» в поле «Тип запуска».

- Убедитесь, что статус службы установлен на «Остановлен». Если служба уже запущена, нажмите кнопку «Остановить».

- Нажмите кнопку «Применить», а затем «ОК», чтобы сохранить изменения.

- Щелкните правой кнопкой мыши на службе теневого копирования еще раз и выберите «Запустить» из контекстного меню.

- Подтвердите действие, щелкнув «Да».

Теперь служба теневого копирования будет включена, и вы сможете использовать VSS на Windows 10.

Снятие снапшота — именно с этого начинается любой бекап. До тех пор, пока мы не знаем, как сбросить все буфера на диск и привести файлы с данными в консистентное состояние, мы не бекапы делаем, а занимаемся копированием файлов с непредсказуемым содержимым внутри. Понимая важность снапшотов, все вендоры стараются дать нам если не полностью готовую функцию (типа Time Mashine в MacOS), то хотя бы набор ручек, за которые можно подёргать (вроде модуля dm-snap в ядре Linux).

Но сегодня речь пойдёт про самую распространённую ОС — Microsoft Windows, где эта задача решается с помощью Volume Shadow Copy сервиса, известного в народе под аббревиатурой VSS (Volume Snapshot Service). А нашего внимания он удостоился из-за того, что, несмотря на всю популярность своего материнского корабля, сам он окутан вуалью из тайн и мистических слухов. Давайте уже как-то разберёмся с этой штукой.

А, собственно, что с ним за проблема? Вот есть документация, где вполне адекватно и красиво описано, как всё работает. Есть утилита vssadmin, позволяющая вполне годно создавать и удалять снапшоты. Что не так-то, и где сложности?

Но проблема в том, что более лучшая документация, намного правильнее отражающая происходящие процессы, несколько сложна для понимания. Microsoft вообще написал по этой теме какое-то неслыханное количество документов. Но даже когда вам как-то удаётся выстроить в голове работу этого алгоритма, вы сразу сталкиваетесь с тем, что на практике многие вещи работают совершенно не так, как описаны. Или вообще не работают. А что-то не описано совсем, хотя этому мы уже давно не удивляемся. Но не хвататься же сразу за дебагер и дизассемблер, да?

Хотя упомянутый выше vssadmin как-то вроде и работает, и снапшоты даже делает, и вообще молодец. Но это всё до того момента, пока ты не начинаешь вникать в тонкости, где может выясниться, что репорт об успешно созданном снапшоте — это репорт о чём угодно, только не об успешно созданном снапшоте.

Вот поэтому и захотелось немного поговорить о том, как же на самом деле работает VSS. И да, строго говоря, результатом работы VSS является созданная shadow copy. Но дабы не ломать язык и не мучить вас транслитом, давайте просто писать снапшот.

Какова роль VSS

Не сомневаюсь, что 90% читающих прекрасно понимают, зачем нужны снапшоты, но ради оставшихся 10% потерпите несколько предложений. Или сразу идите в следующий раздел.

Итак, все кто остался, давайте представим, что есть у нас некий диск, на котором находятся файлы, с которыми кто-то работает и как-то их изменяет. Изменения эти накапливаются, а иногда очень хочется иметь возможность взять и вернуться во времени назад. И желательно откатывать изменения не для всего диска, а только для выбранных папок и файлов. Для этого и был придуман механизм теневых копий.

Сами снапшоты ничего не знают про ваши файлы и папки. Они работают на уровень ниже файловой системы — с блочными устройствами и блоками данных. Если придерживаться терминологи Microsoft, то снапшот — это место, именуемое Shadow Storage, куда записываются изменённые блоки данных и откуда их можно извлекать с целью переписать данные на оригинальном диске. Тут можно запомнить для себя два нюанса. Первый — только что сделанный спапшот занимает ровно ноль байт. Это просто пре-алоцированное место, куда файловая система может копировать измененные блоки (или наоборот, новые блоки, но не суть). И второй — теневая копия суть есть дифференциальный бекап. Все данные, которые вы изменили, не удаляются, а отправляются на хранение в этой зоне.

Где найти VSS

Обнаружить следы VSS можно двумя классическими способами: через GUI или в консоли. В зависимости от конкретной версии системы пути могут немного отличаться, но суть будет одинакова. Итак, есть у меня в лабе Windows Server 2019, и если сделать ПКМ на любом диске в проводнике, мы увидим два пункта: Configure Shadow Copies и Restore previous versions.

Если зайти в мастер настроек, то можно включить создание теневых копий для любого диска, задать расписание, по которому они будут создаваться и, что самое интересное, указать место хранения этих копий. Строго говоря, даже не самих копий, а так называемой diff area — места, куда сбрасываются перезаписанные на оригинальном томе сектора. То есть мы запускаем создание снапшота одного диска, а его данные физически храним на другом. Функция архиполезная и позволяет не просто снижать нагрузку на конкретном диске, но и делать фокусы а-ля снимаем снапшот одной ноды в кластере и цепляем его к другой.

После того, как вы всё настроите на свой вкус, появляется смысл в пункте Restore previous versions. Чисто технически туда и до этого можно было зайти, однако внутри, скорее всего, будет только гнетущая пустота.

Но всё это баловство с графическим интерфейсом, и как мы знаем, до добра это не доводит, поэтому открываем powershell (или даже cmd, почему нет) — и там у нас имеется два варианта из коробки: vssadmin и diskshadow. Первая утилита есть практически на любой системе, начиная с WinXP/Win2003. Нет её только на Windows 8. По какой-то таинственной причине из “восьмёрки” вырезали инструменты управления теневыми копиями, но потом осознали свою неправоту и вернули всё на место. А вот diskshadow доступен только на серверных вариантах Windows. Это уже более продвинутый вариант vssadmin, позволяющий работать не только в интерактивном режиме, но и выполнять целые скрипты, написанные на понятном этому интерпретатору языке. Да и просто это более адекватный и поддающийся контролю инструмент.

И запоминаем самое важное: это две разные утилиты, существующие в разных контекстах. Теневая копия, сделанная в одной утилите, будет видна другой, однако статус у неё будет неоперабельный.

Технически ничего не мешает одновременно делать снимки с помощью vssadmin и diskshadow. Хотя есть вероятность, что получите сообщение типа Another shadow copy is in progress. Но это так, к слову пришлось. Не надо пытаться одновременно делать несколько снапшотов разными программами.

Как появился VSS

Итак, судя по написанному выше, всё просто: нам надо просто брать появляющиеся блоки и сохранять их куда-то в сторонку, чтобы при необходимости вынимать обратно. Сразу возникает первый вопрос: а что именно надо сохранять в нашем теневом хранилище? Ведь действительно, можно просто писать в него все приходящие новые блоки и сохранять в метаданные, на какое место они (блоки) должны были быть записаны. А можно поступить чуть сложнее и записывать новые блоки сразу на полагающееся им место, а в хранилище отправлять содержимое перезаписываемых блоков. Что лучше и как выбрать? На самом деле право на жизнь имеют оба варианта, и какой выбрать — зависит исключительно от воли вендора. Первый подход (redirect-on-write, RoW, если оперировать грамотными терминами) быстро пишется, но долго читается. Зато если надо откатиться на первоначальное состояние, это делается моментально — мы просто удаляем наше теневое хранилище. Второй подход (copy-on-write, CoW) пишется медленней, читается быстрее и моментально удаляет копии предыдущих состояний. VSS, к слову, придерживается парадигмы CoW, а в снапшотах VMware реализован RoW.

Но на самом деле этот вопрос не самый важный из тех, которые стоит себе задать перед тем, как начать перехватывать появляющиеся блоки и складывать их в сторонке. Главный вопрос — в какой именно момент надо осуществлять перехват?

Давайте рассмотрим хрестоматийную ситуацию с файлом базы данных. (И если у вас уже заскрипел песок на зубах, смело пропускайте следующие два абзаца.) Итак: у нас есть банальная SQL Server база данных в виде mdf файла, и тут к нам прилетает какой-то запрос. SQL, как порядочное приложение, начинает старательно вносить изменения в файл, а мы старательно перехватываем каждый новый блок данных падающих на диск и пишем в нашу теневую копию. Всё хорошо и здорово, но тут выключили свет. Потом свет включили, сервер запустили и мы даже базу восстановили из нашей теневой копии, но тут оказывается, что SQL не запускается. Говорит — база в не консистентном состоянии. Это значит следующее: во время нормальной работы завершение каждой транзакции помечается специальным флагом. Сервер его видит и знает, что всё хорошо. А тут сервер загружается, видит, что из его базы торчит какой-то кусок данных, флага нет и, следовательно, что с этим всем делать — он понятия не имеет. То ли удалить, то ли дописать, то ли ещё что-то. Но у нас тут не угадайка, а всё должно быть однозначно и консистентно. Поэтому он принимает решение выключиться, дабы не поломать базу ещё сильнее.

Хорошо, но как избежать подобных приключений? Отличным вариантом будет подождать, пока SQL сервер допишет свою транзакцию, пометит её как завершённую, и потом мы быстренько заберём все появившиеся новые блоки. Отличный вариант, который надо срочно реализовывать! Вот только есть небольшая проблема: до этого мы говорили про одно приложение и один файл, с которым оно работает. Научиться общаться с условным SQL Server много ума не надо, но что делать с остальными миллиардами существующих приложений? А что делать, в конце концов, с самой ОС, у которой внутри огромное количество своих процессов и открытых файлов? Вот примерно с такими проблемами и столкнулись учёные мужи из Microsoft, когда пришли к выводу, что надо реализовать некий общий интерфейс, через который можно будет сразу всем прокричать нечто вроде: “Сейчас мы будем делать снапшот, так что быстренько сворачиваемся и сбрасываем буфера на диск! Приостанавливайте свою кипучую деятельность и приводите данные в консистентный вид!”. Ну а назвать эту штуку они решили, как вы уже догадались, Volume Snapshot Service. Или просто VSS.

И тут можно воскликнуть — но ведь в Windows 2008 был представлен Kernel Transaction Manager! Это разве не то же самое? Он же как раз занимается тем, что приводит файлы на диске в консистентное состояние. А вот и нет! То есть да, KTM приводит, но отвечает только за дисковые операции, а что там происходит с приложениями — его мало волнует. А ведь многим из этих приложений важна не просто целостность файлов, но и что в них записано. Классический пример — это Exchange и Active Directory. И тут мы подошли к важной теме:

Как устроен VSS

Чтобы не прыгать с места в карьер громады страшных терминов и процессов, начнём с высокоуровневого описания. Поэтому ограничимся таким списком компонентов:

-

VSS Writer. В кириллическом простонародье известен как просто райтер, поэтому так и будем его называть в дальнейшем, вызывая праведный гнев ненавистников англицизмов.

Райтер занимается тем, что выстраивает мостик взаимодействия между VSS подсистемой и конкретным приложением. Поэтому а) в любой системе их будет достаточно много (проверьте у себя с помощью vssadmin list writers) б) райтер всегда пишется поставщиком приложения, ибо кроме него никто не знает, что там и как должно происходить во время создания снапшота.

Соответственно, райтер по своей сути выполняет роль “регулировщика”: сначала он говорит приложению подготовиться к снапшоту, затем даёт отмашку VSS сервису делать снапшот. Или не даёт, если приложение не смогло за установленный промежуток времени подготовить свои файлы.

Также хочется отметить, что райтеры — это какие-то невероятно нежные ребята, которые зачастую ломаются без каких-либо внешних признаков. Поэтому если в выводе vssadmin list writers в поле State вы увидите что-то, отличающееся от Stable, это надо чинить, ибо сделать консистентный бекап, увы, не получится.

-

VSS Provider. Тот самый парень, который занимается созданием и управлением снапшотами. Известен тем, что бывает софтовый или хардовый. Список установленных в системе провайдеров можно посмотреть с помощью команды vssadmin list providers. По дефолту, с системой идет Microsoft Software Shadow Copy provider. Он даже отлично и замечательно работает, но до тех пор, пока вы не подключите к системе брендовую СХД. Хорошие вендоры всегда снабжают свои железки управляющим софтом, в составе которого находится и родной провайдер к этой железяке. Благодаря этому можно уже делать всякие хитрые трюки, которые реализованы в вашем оборудовании, и именно поэтому мы в Veeam так гордимся списком интеграций с железом.

-

VSS Requestor. Участник процесса, который инициирует создание VSS снапшота или восстановление данных. Можно сказать, что реквестор — это бекапное приложение, которое общается с райтерами и провайдерами. Может показаться, что его роль незначительна, однако от грамотности реализации реквестора зависит качество получаемого результата. То есть VSS не будет за вас думать, что и в каком виде надо сделать. Чем более чёткие инструкции выдаст реквестор, тем более предсказуемым будет результат.

Как в итоге всё выглядит на самом высоком уровне: реквестор стучится в Volume Shadow Copy сервис, тот отдаёт команду райтерам предупредить приложения о надвигающемся снапшоте, райтеры рапортуют об успехе, а сервис отдаёт команду провайдерам делать снапшоты. О результатах докладывается реквестору.

Но на деле, очевидно, всё несколько сложнее. На первом шаге реквестор проверяет, что вообще есть в наличии и с кем предстоит общаться. Затем после составления списка райтеров он обращается к провайдеру, объясняя, что он хочет заснапшотить и где должен располагаться снапшот. Это называется SnapshotSet. В большинстве случаев он будет располагаться на том же вольюме, что и оригинальный диск. А меньшинство случаев — это те самые хардварные провайдеры, которые поставляются вместе с СХД. Для них нормой считается создавать отдельный вольюм для снапшота, который называется storage snapshot. А в определённых случаях можно так и вообще перемещать снапшот на другое физическое устройство, чтобы выкачивать данные уже оттуда, а не с прода. Без хардварных провайдеров сделать такое не выйдет.

Следом начинается стадия, именуемая Prepare for backup. На этом этапе мы должны уже не просто изучить метаданные райтеров, а запросить их реальные статусы и приготовиться к самой жаркой поре: все райтеры должы будут отработать один за другим. Причём каждый должен уложиться в отведённое ему время, которое по умолчанию равно 60 секундам. Так решили в Microsoft, забыв уточнить причины. Но есть ещё приложения-чемпионы, например, Exchange. Его авторы посчитали, что 20 секунд более чем достаточно, и остановились на таком лимите. А чем чревато невыполнение этого этапа, который в документации называется OnFreeze? Тем, что райтер вернёт сообщение об ошибке, и снапшот не будет сделан. После чего в интерфейсе Veeam появится одна из каноничных ошибок вроде “VSSControl: Failed to freeze guest, wait timeout». Тут радует одно: в логах VSS всегда будет написано, какой именно райтер завалил задание. А по самим ошибкам уже столько KB написано, что вспоминать страшно. Но если вы вдруг сомневаетесь, то точно вам говорю — написанному в них можно смело верить. И если после всего получается, что у вас слишком медленное хранилище, и за отведённое время не получается сбросить все кэши на диск, ну, значит, так оно и есть. Физику не обманешь, а вот железо надо хоть иногда обновлять.

Но это был пессимистичный вариант (прошу понять меня правильно, но беды с VSS — это очень частная причина обращений в сапорт), а в оптимистичном можно начинать самый важный этап. Как только райтеры рапортуют, что всё, вся деятельность в системе заморожена, а кеши сброшены на диск, у нас есть десять(!!!) секунд на создание снапшота, после чего райтеры будут принудительно разморожены, и всё закрутится вновь. И можно сказать, что на этом процесс бекапа заканчивается, и всё что нужно — это просто импортировать наш снапшот и скачать его куда-то к себе, чтобы сохранить под семью замками. Однако есть одно важное Но — log truncate. Фундаментально это вообще не связанные операции и транкейт зависит только от бекапа логов, но как все мы понимаем — на пользовательском уровне эти вещи связаны в единый процесс. То есть, прежде чем выкачивать снапшот, надо не забыть выдать команду backup log, которая запустит операцию транкейта. И после этого совесть наша чиста.

Но что дальше происходит с данными? Если мы действительно используем какое-то приложение для бекапов, которое запустило весь этот процесс, дождалось его завершения и скачало данные в своё хранилище, то снимок можно просто удалить одной командой. Поскольку VSS пропагандирует CoW подход, то речь здесь действительно о банальном удалении нашей аллоцированной зоны, ведь все новые данные сразу пишутся на оригинальный диск. Это называется non-persistent shadow copy, и она не имеет никакого смысла без оригинального диска.

Чтобы пройти этот путь вручную, достаточно открыть консоль и набрать:

PS C:\Windows\system32> diskshadow

Microsoft DiskShadow version 1.0

Copyright (C) 2013 Microsoft Corporation

On computer: VEEAM, 17.05.2021 19:18:44

DISKSHADOW> add volume c: # добавляем в задание диск С

DISKSHADOW> create # создаём снапшот

Alias VSS_SHADOW_1 for shadow ID {a1eef71e-247e-4580-99bc-ee62c42221d6} set as environment variable.

Alias VSS_SHADOW_SET for shadow set ID {cc9fab4d-3e7d-44a5-9a4d-0df11dd7219c} set as environment variable.

Querying all shadow copies with the shadow copy set ID {cc9fab4d-3e7d-44a5-9a4d-0df11dd7219c}

* Shadow copy ID = {a1eef71e-247e-4580-99bc-ee62c42221d6} %VSS_SHADOW_1%

- Shadow copy set: {cc9fab4d-3e7d-44a5-9a4d-0df11dd7219c} %VSS_SHADOW_SET%

- Original count of shadow copies = 1

- Original volume name: \\?\Volume{7fd0c79d-0000-0000-0000-602200000000}\ [C:\]

- Creation time: 17.05.2021 19:19:45

- Shadow copy device name: \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy2

- Originating machine: veeam.university.veeam.local

- Service machine: veeam.university.veeam.local

- Not exposed

- Provider ID: {b5946137-7b9f-4925-af80-51abd60b20d5}

- Attributes: Auto_Release Differential

Number of shadow copies listed: 1

Здесь мы видим, что успешно создался снапшот со своим Shadow copy ID, и для удобства ему сразу присвоили алиас VSS_SHADOW_1. Этими данными вполне можно оперировать, если возникает такое желание. Однако не будем уходить в сторону и попробуем прочитать содержимое этого снимка. Для чего подмонтируем его в качестве диска.

DISKSHADOW> expose {a1eef71e-247e-4580-99bc-ee62c42221d6} Z:

The shadow copy is a non-persistent shadow copy. Only persistent shadow copies can be exposed.

Однако на такое, казалось бы, простое и законное желание мы получили не менее законный отлуп, ибо сделали non-persistent снимок, а, значит, единственное, на что он годится — это записать его поверх родного, удалив на нём всю информацию, которая появилась после создания этого снимка. Но такая история нас не устраивает, поэтому стираем всё безжалостно.

DISKSHADOW> delete shadows all # или только нужный ID

Deleting shadow copy {a1eef71e-247e-4580-99bc-ee62c42221d6} on volume \\?\Volume{7fd0c79d-0000-0000-0000-602200000000}\ from provider {b5946137-7b9f-4925-af80-51abd60b20d5} [Attributes: 0x00420000]...

Number of shadow copies deleted: 1И начинаем всё заново, только теперь укажем, что нам нужна персистентная копия, чтобы мы могли использовать её как полноценный диск.

DISKSHADOW> add volume C:

DISKSHADOW> set context persistent # вот этот момент

DISKSHADOW> create

Alias VSS_SHADOW_1 for shadow ID {346d896b-8722-4c01-bf01-0f38b9abe20a} set as environment variable.

Alias VSS_SHADOW_SET for shadow set ID {785983be-e09d-4d2a-b8b7-a4f722899896} set as environment variable.

Querying all shadow copies with the shadow copy set ID {785983be-e09d-4d2a-b8b7-a4f722899896}

* Shadow copy ID = {346d896b-8722-4c01-bf01-0f38b9abe20a} %VSS_SHADOW_1%

- Shadow copy set: {785983be-e09d-4d2a-b8b7-a4f722899896} %VSS_SHADOW_SET%

- Original count of shadow copies = 1

- Original volume name: \\?\Volume{7fd0c79d-0000-0000-0000-602200000000}\ [C:\]

- Creation time: 17.05.2021 19:38:45

- Shadow copy device name: \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy3

- Originating machine: veeam.university.veeam.local

- Service machine: veeam.university.veeam.local

- Not exposed

- Provider ID: {b5946137-7b9f-4925-af80-51abd60b20d5}

- Attributes: No_Auto_Release Persistent Differential

Number of shadow copies listed: 1Как мы видим: Attributes: No_Auto_Release Persistent Differential. Поэтому если теперь вы сделаете expose, то снапшот примаунтится как полноценный диск, по которому можно перемещаться и копировать с него файлы. Диск, само собой, виртуальный и состоит из блоков оригинального диска, плюс блоки изменившихся данных, читая которые, мы можем видеть состояние оригинального диска на момент снапшота. Всё просто.

Только учтите, пожалуйста, такой момент, если вдруг решите, что нашли святой грааль: в таком режиме нельзя занимать данными больше 50% места на диске. Один блок свыше — и всё, диск переполнился.

Что тут хочется ещё сказать, а вернее, спросить: если всё так просто, то почему же я говорю, что всё так сложно? Проблема в том, что, отдавая на боевом сервере команду vssadmin create shadow, мы, конечно, создаём какой-то снимок, но как себя будут чувствовать приложения после отката на этот снимок, мы предсказать не можем. Это не шутка: команда create признаёт наличие ошибок при выполнении как вариант нормы. Райтер не вернул вовремя Ок от приложения? Да кому это надо, го делать снапшот, я создал.

Поэтому когда за дело берётся настоящее бекапное приложение вроде Veeam Backup & Replication, то речь идёт не об одной команде, а о целой россыпи предварительных запросов, в результате которых формируется огромнейшая команда (это не метафора для красного словца, а реальность), в которой учитываются состояния райтеров и приложений на целевой системе, с жестким требованием соответствия всех статусов необходимым. Словом, количество мест, где что-то может пойти не так, вырастает на порядок. Ведь нам главное — не снапшот создать, закрыв глаза на сопутствующие потери, а гарантировать консистентность данных внутри него.

Как лечить VSS

Сразу, не отходя от кассы, открою вам тайну самого лучшего метода лечения большинства проблем с VSS — перезагрузка. Понимаю, что это кощунство и кошмар наяву для всех свидетелей аптайма, но суровая правда жизни такова, то можно сколь угодно долго биться с пациентом, чтобы потом всё починилось само от перезагрузки. Да, именно так. Это тот случай, когда само сломалось и само починилось.

Другая проблема — это железо. Помните про временные рамки для райтеров? Про десять секунд на снапшот? Для многих это ограничение становится проблемой из-за того, что СХД физически не успевает сделать требуемые действия за отведённое время. Как это лечится? А вот никак. Или покупаем более мощное железо, или ищем пути снижения нагрузки, чтобы операция была проведена за выделенный промежуток времени.

Если посмотрите одно из самых популярных KB1680: VSS Timeout when backing up Exchange VM, то легко обнаружите, что первые три шага для решения всех проблем с VSS — сделайте снапшот вручную и посмотрите чтобы это заняло менее 20 секунд, перезагрузитесь и попробуйте снизить нагрузку. Вот так и живём, да.

И что же делать, если VSS падает, в ивентах ничего нет, а понять, что происходит надо? Тут я могу порекомендовать три хороших статьи:

-

КВ от Veeam, посвящённое анализу поведения VSS с помощью diskshadow.

-

Другое KB от Veeam, посвящённое сбору информации с помощью vsstrace из Windows SDK. Но скажу сразу, это уже не для слабых духом.

-

И видео от моего коллеги, где он наглядно показывает, как работать с информацией из первых двух пунктов =) Рассказывает он действительно хорошо, но с непривычки голова у вас от объёма информации заболит, это я вам обещаю.

Также в гугле можно найти массу толковых советов по поводу приведения VSS в чувства, только рекомендую не бросаться на первый попавшийся случай, а постараться найти наиболее похожий именно на вашу проблему. По коду ошибки, например. Потому что слишком много возможных комбинаций ошибок, приложений и причин их возникновения.

А на сегодня всё. Я и так хотел кратенько, но получилось больше десяти страниц текста. Поэтому самое время закругляться. Если хочется раскрытия какой-то другой темы или углубиться в детали VSS, то обязательно пишите об этом в комментариях.

В этом руководстве мы расскажем, как включить защиту системы в операционной системе Windows, если эта функция не работает на вашем компьютере. Защита системы отвечает за создание точек восстановления, с помощью которых можно восстановить прежнее состояние компьютера и исправить фатальные ошибки.

Функция восстановления системы поможет восстановить настройки вашего компьютера, которые имелись на момент создания предыдущей точки восстановления. Поэтому откат системы помогает устранить проблемы, возникшие на ПК.

Содержание:

- Как включить систему защиты Windows в свойствах системы

- Как включить защиту системы на диске в Windows PowerShell

- Как включить защиту системы в групповых политиках

- Исправление ошибки 0x81000202

- Как включить защиту системы через командную строку

- Выводы статьи

- Как включить защиту системы Windows (видео)

Для части пользователей защита системы или даже простое резервное копирование, кажутся бесполезными, но это только до тех пор, пока они вам не понадобятся. Различные сбои и неполадки разной степени тяжести часто происходят внезапно, а наличие ранее созданных точек восстановления поможет вам справится с неприятной ситуацией.

Вам нужно будет запустить восстановление Windows, потом выбрать подходящую точку восстановления, созданную в тот момент, когда в работе компьютера не было никаких проблем, а затем запустить процесс возврата к предыдущему состоянию операционной системы.

Некоторые точки восстановления создаются автоматически, а пользователь может самостоятельно создать точку восстановления системы в любое время, например, перед выполнением серьезных изменений в настройках Windows и приложений. Это позволит вернуться к более раннему состоянию компьютера, если что-то пошло не так.

В некоторых случаях пользователь пытается запустить восстановление одним из возможных способов. Но вместо восстановления системных файлов и параметров он получает разные сообщения, например, что «Нужно включить защиту системы на этом диске», «Защита системы отключена. Чтобы использовать восстановление системы, настройте эту возможность», или другие сообщения с номерами кодов ошибок.

В основном, это происходит по следующим причинам:

- Функция зашиты системы отключена на ПК.

- На компьютере отключены службы, влияющие на создание теневых копий.

Чтобы использовать восстановление системы нужно включить защиту системы, если этот функционал отключен на компьютере. Из инструкций этой статьи вы узнаете, как включить защиту системы Windows 10 и Windows 11 разными способами.

Как включить систему защиты Windows в свойствах системы

Восстановление Windows не работает, а нам нужно включить защиту системы. Сначала мы воспользуемся самым простым методом: использование настроек операционной системы Windows.

Вам необходимо войти в свойства системы, чтобы изменить параметры, отвечающие за функции защиты системы.

Пройдите несколько шагов:

- Щелкните правой кнопкой мыши по меню «Пуск».

- В открывшемся контекстном меню нажмите на «Выполнить».

- В диалоговое окно «Выполнить» введите команду «systempropertiesprotection», нажмите на кнопку «ОК».

- Откроется окно «Свойства системы» на вкладке «Защита системы».

- В группе «Параметры защиты» на системном диске указан текущий статус — «Отключено».

- Нажмите на кнопку «Настроить…».

- В открывшемся окне, в группе «Параметры восстановления» активируйте опцию «Включить защиту системы».

- В группе «Использование дискового пространства» укажите максимальный размер дискового пространства, который будет использован функцией восстановления системы. По мере заполнения выделенного пространства, старые точки восстановления будут удалятся и заменятся новыми.

Чем больший объем указан для дискового пространства, используемого защитой системы, тем больше точек восстановления можно создать, следовательно, тем больше у вас будет вариантов для выбора, когда вам понадобится вернуться к одной из них в будущем.

- Нажмите на кнопку «ОК», чтобы вернуться в предыдущее окно.

- Состояние параметра защиты системного диска изменит свой статус на «Включено».

Теперь вы можете создать точку восстановления Windows вручную.

Подробнее:

- Восстановление Windows 11 с точки восстановления

- Создание точки восстановления и восстановление Windows 10

Как включить защиту системы на диске в Windows PowerShell

Сейчас мы посмотрим, как включить защиту системы в Windows 11 или Windows 10 с помощью встроенного системного инструмента — Windows PowerShell.

Проделайте следующее:

- В окне поиска Windows введите: «powershell».

- Затем запустите Windows PowerShell с правами администратора. В Windows 11 можно также использовать «Терминал Windows (администратор)».

- В окне оболочки выполните по очереди две команды, нажимая на клавишу «Enter»:

enable-computerrestore -drive "c:\" vssadmin resize shadowstorage /on=c: /for=c: /maxsize=5%

Первая команда включает защиту системы на локальном диске «C:», на котором обычно установлена операционная система Windows. Вторая команда указывает максимальный размер для хранилища теневой копии, который будет использован на этом компьютере, в данном случае — 5%.

Это самый быстрый способ включения защиты системы.

Как включить защиту системы в групповых политиках

Функцию восстановления системы мог отключить системный администратор в редакторе групповых политик. Вы можете снова включить защиту системы изменив параметры консоли.

Этот метод применим для операционных систем Windows с установленными версиями Корпоративной, Профессиональной или для образовательных учреждений, поскольку там имеются локальные групповые политики (GPO).

Выполните следующие действия:

- Откройте редактор локальной групповой политики.

- В окне «Редактор локальной групповой политики» пройдите по пути:

Конфигурация компьютера ➜ Административные шаблоны ➜ Система ➜ Восстановление системы

- Щелкните правой кнопкой мыши по параметру «Отключить восстановление системы», а в открывшемся контекстном меню нажмите «Изменить».

- В окне «Отключить восстановление системы» установите значение «Не задано», а потом нажмите на кнопку «ОК».

После этого проверьте возможность настройки параметров защиты системы.

Исправление ошибки 0x81000202

При попытке восстановления системы появляется ошибка на странице свойств 0x81000202. Это означает, что на компьютере не работает служба теневого копирования тома (VSS), используемая восстановлением системы.

Если вы попытаетесь включить защиту системы, то обнаружите, что кнопка настройки не активна, а системный диск не обнаружен.

Исправить ошибку 0x81000202 можно включением соответствующей службы Windows:

- Откройте службы Windows.

- В списке служб найдите «Теневое копирование тома», которая могла быть отключена или остановлена.

- Дважды щелкните по службе, чтобы открыть ее свойства.

- В свойствах службы «Теневое копирование тома (Локальный компьютер)», во вкладке «Общие» в опции «Тип запуска:» установите параметр «Вручную».

- Нажмите на кнопку «Применить».

- В опции «Состояние» нажмите «Запустить», а сразу после запуска службы нажмите на кнопку «ОК».

- Защита системы продолжит функционировать в обычном режиме.

Если функция не работает, проверьте работу служб «Программный поставщик теневого копирования (Microsoft)» и «Планировщик заданий». Решению этой проблемы посвящена другая статья на сайте.

Как включить защиту системы через командную строку

Для запуска службы теневого копирования тома, если она была остановлена, можно использовать встроенное системное средство — командную строку Windows.

Выполните следующие действия:

- В поиске Windows введите «CMD».

- Запустите командную строку от имени администратора.

- В окне интерпретатора командной строки введите команду, а затем нажмите на клавишу «Enter»:

net start vss

В результате, служба «Теневое копирование тома» запустится, а функция защиты системы продолжит работу.

Выводы статьи

Если попытка запуска восстановления Windows завершилась неудачей, а функция «Защита системы» не работает, попробуйте несколько методов, с помощью которых можно решить возникшую проблему. Можно включить защиту системы в настройках свойств системы. Если ошибка не устранена, включите службу теневого копирования тома, чтобы она заработала. Используйте другие способы: перезапустите службу VSS, включите защиту в групповых политиках или с помощью PowerShell.

Как включить защиту системы Windows (видео)

Похожие публикации:

- Как установить пароль на папку в Windows — 3 способа

- Как удалить обновление в Windows 11 — 4 способа

- Как скачать и установить Microsoft .NET Framework в Windows

- Где находятся обои рабочего стола в Windows 11

- Как удалить драйвер с компьютера в Windows 10 и Windows 11